VDI仮想デスクトップ上で誤って削除されたファイルを、Citrix/Horizonログ解析とスナップショット技術を駆使し、迅速かつ確実に復旧する手順を提供すること。

ログから削除操作の詳細を抽出し、復旧対象ファイル特定→再構築までのフローを、実務担当者がすぐに実践できる形で提示し、作業時間とコストを最小化すること。

法令遵守、BCP・デジタルフォレンジック観点からの運用設計や人材育成指針を示し、経営層への説得材料としても活用できるドキュメント構築を支援すること。

仮想デスクトップ削除事故の現状と影響

導入説明

VDI環境における仮想デスクトップの誤削除は、実データ消失だけでなく業務停止を招く重大事故になり得ます。IPAの報告では、運用時の操作ミスによるデータ消去がサイバー攻撃やハードウェア故障に次ぐ主要原因とされ、迅速な復旧策が企業の信頼維持に直結すると指摘されています。そのため、技術担当者はログ解析に基づく正確な復旧手順と、再発防止の運用設計を一体で整備する必要があります。

IPAの「情報セキュリティ10大脅威2024 組織編」によると、データ破損の原因として運用時の操作ミスによる消去がランサムウェアやハードウェア故障に次いで多く報告されています 。

同レポートでは、失ったデータの迅速な復旧が業務継続を確保し、組織の信頼を維持する鍵になると明示されており、仮想デスクトップ運用では特に高い注意が求められます 。

Citrix/Horizonログの基礎と保存義務

導入説明

VDI環境では、ユーザー操作やシステムイベントの全履歴がログに記録されるため、削除ファイルの復旧においてログ解析は不可欠です。CitrixやHorizonでは、セッション開始・終了、ファイル操作などを記録する機能が標準で備わっており、これらを適切に保存・管理しなければなりません。

電気通信事業法施行規則では、通信記録の保存期間を5年間と定めています 。VDIサービスが電気通信事業者として扱われる場合、これに準じたログ保存が求められます。

また、個人情報保護法ガイドライン(通則編)では、個人情報を取り扱う事業者はログなどの記録を作成・保存し、その保存期間を個人情報委員会規則で定められた期間保持する必要があると明示されています 。

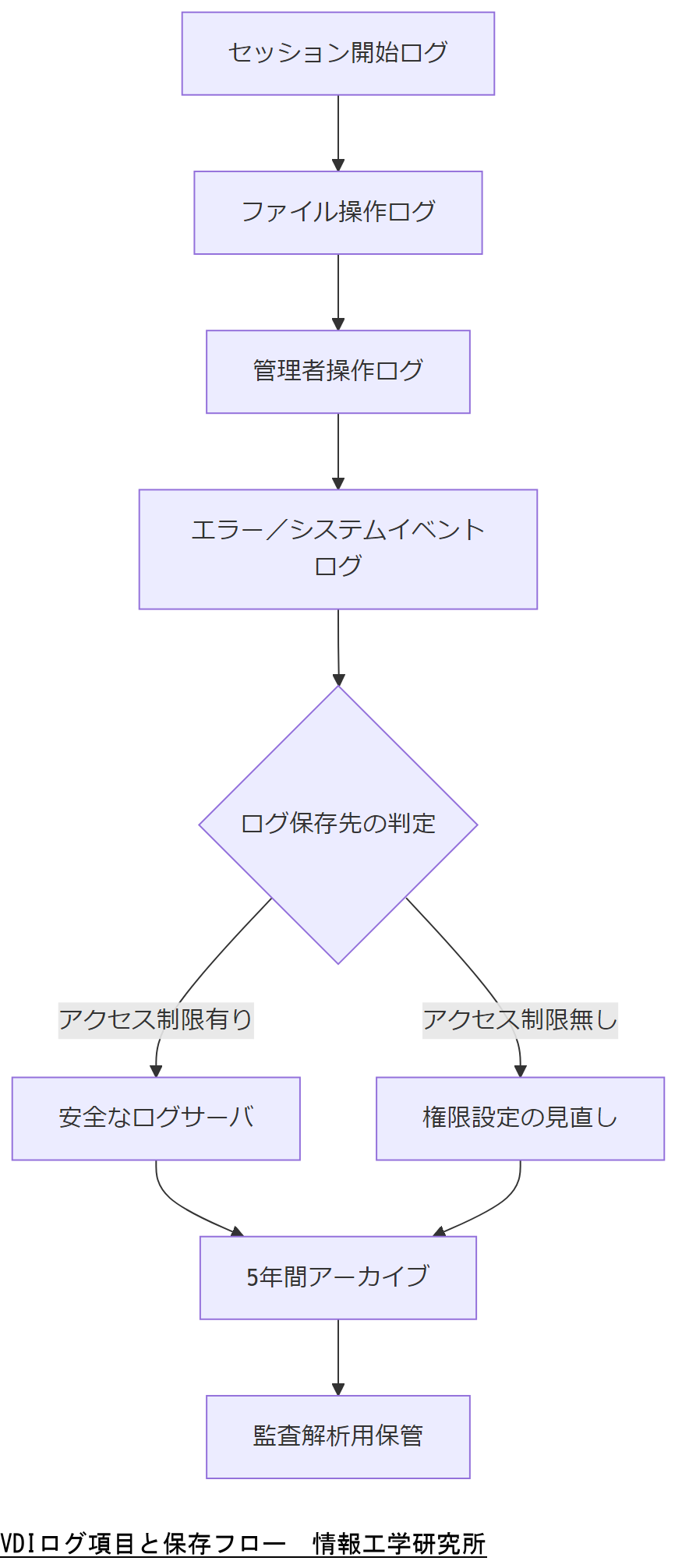

ログ項目と保管先

主に以下のログ項目を確実に取得・保管してください:

- セッションID・ユーザーID・接続元IP・接続時刻・切断時刻

- ファイルアクセス(作成・編集・削除)イベント

- 管理者操作(構成変更・権限付与/剥奪)

- システムエラー・再起動イベント

保存先は、アクセス権限が限定されたログサーバーに分離配置し、定期的にバックアップを取得してください。

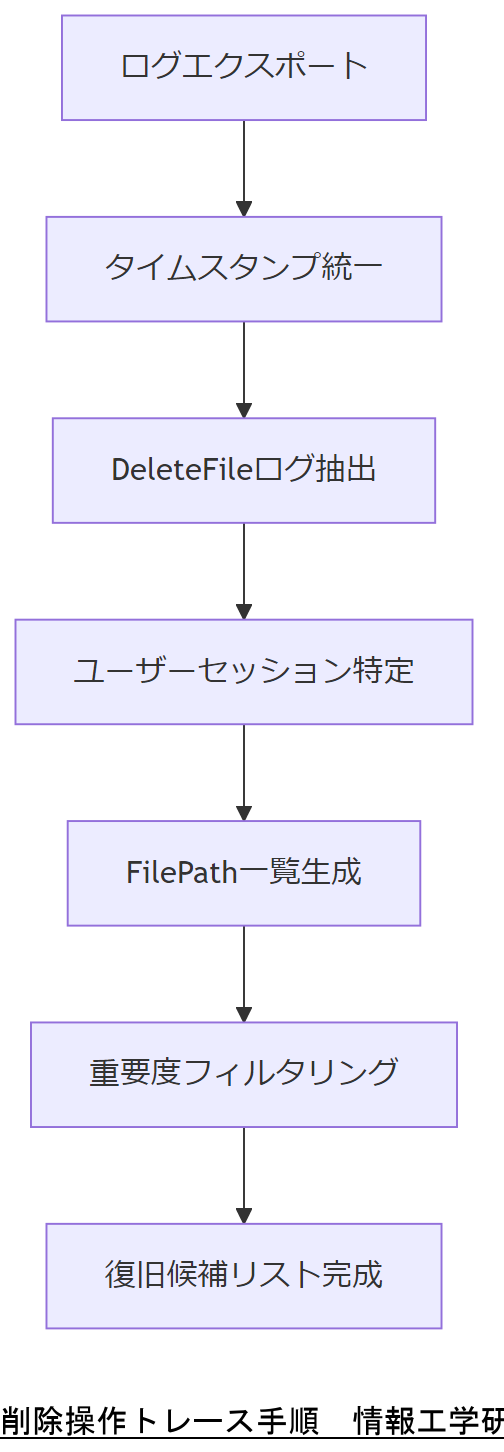

ログ解析による削除操作トレース手順

導入説明

ログ解析によって、いつ誰がどのファイルを削除したかを正確に特定できれば、復旧対象の絞り込みと優先順位付けが迅速になります。以下では、Citrix/Horizon標準ログの解析手順をステップごとに示します。

1. ログ取得と前処理

- 該当期間のセッションログをログサーバーからエクスポートする。

- ログのタイムスタンプ形式を統一(UTC→JST)し、不要イベントをフィルタリングする。

- 「ファイル削除」イベントを示すログ項目(例:OperationName=DeleteFile)を抽出。

2. ユーザー操作の特定

- 対象ユーザーID、セッションID、接続元IPをマッチングし、操作を行った端末を特定。

- 複数ログにまたがる連続操作(例:移動→削除)もスクリプトで時系列順に並べる。

3. 削除ファイルパスの抽出

- ログ中のFilePathフィールドから削除されたパス一覧を取得。

- 重複パスやシステム一時ファイルを除外し、復旧候補リストを生成。

4. 復旧対象の絞り込み

- ビジネスインパクトの大きいファイルを優先(重要性タグや拡張子でフィルタリング)。

- ログ保存期間内のSnapshot/Replica時刻を照合して復元先を決定。

5. 自動化スクリプト例

以下はLinux環境でCitrixログをgrep・awkで処理する例です(実行には適宜権限設定が必要)。

#!/bin/bash LOGFILE=/var/log/citrix/session.log START=2025-06-01T00:00:00 END=2025-06-17T23:59:59 grep -E "${START}|${END}" ${LOGFILE} | grep "DeleteFile" | awk -F" " '{print $1 " " $5 " " $9}' \ deleted_files.txt

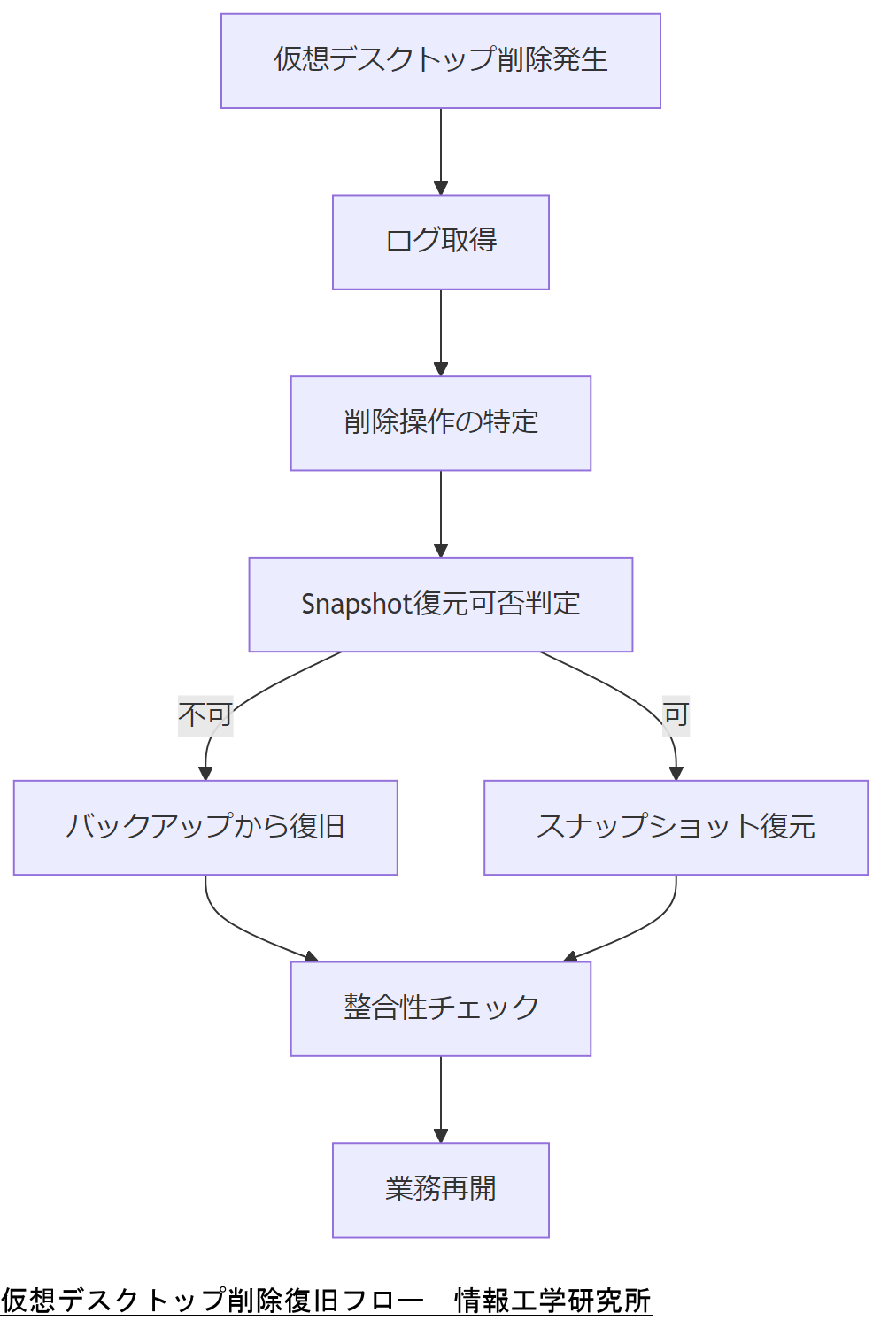

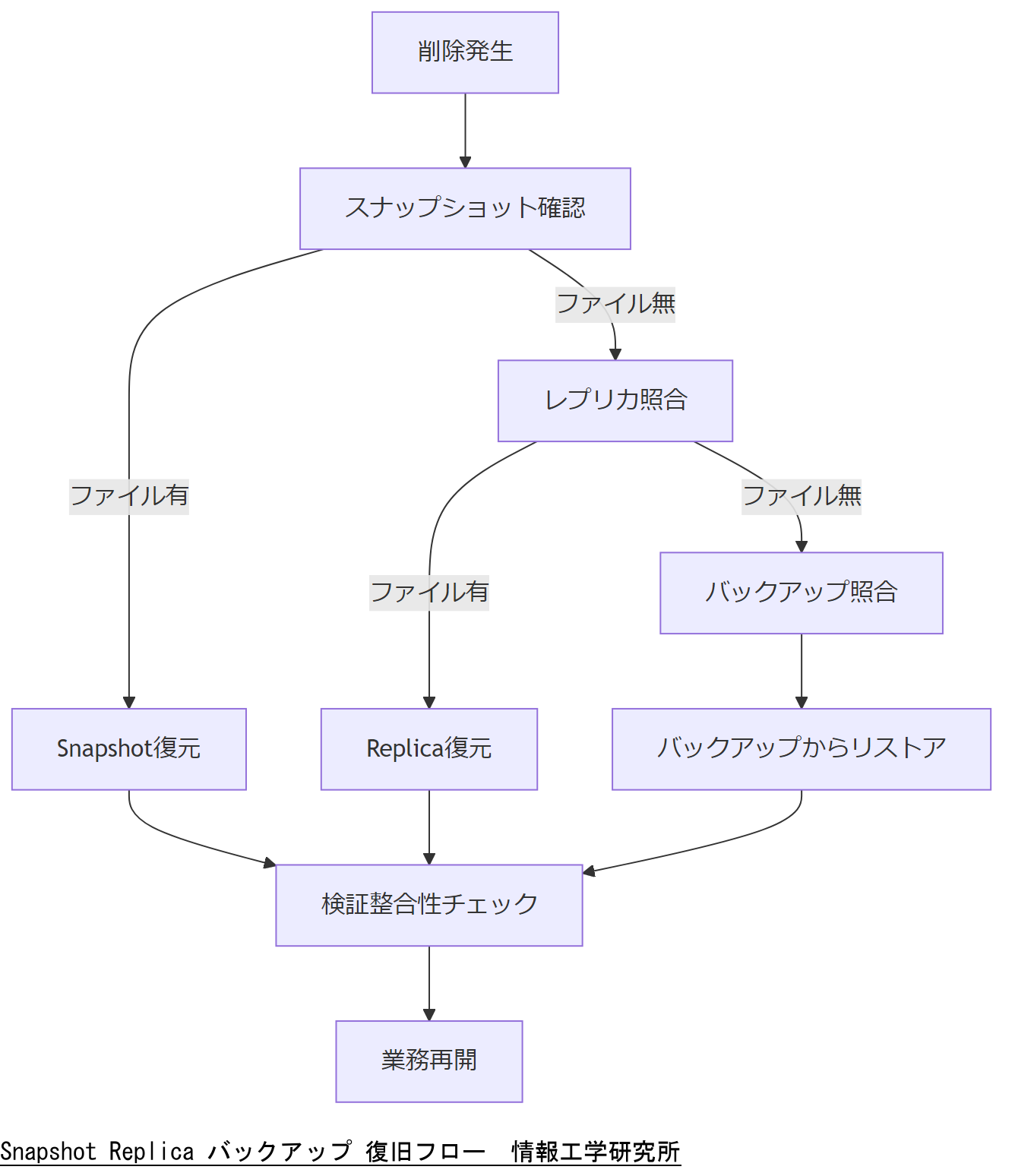

ファイル復旧フロー:Snapshot/Replica/バックアップ

導入説明

誤削除されたファイルの復旧では、まず直近のスナップショットを確認し、次にレプリカ(複製)やバックアップ資源を順次照合するフローが基本です 。

1. Snapshot 復元ステップ

- 仮想マシンストレージのスナップショット一覧から、該当時刻前後のスナップショットを取得。

- 一時環境でスナップショットをマウントし、削除ファイルが含まれるかを確認。

- 必要ファイルが存在すればライブ環境へリストア。

この手順は、最も時間とコストを抑えられ、中小企業向けBCPガイドラインでも推奨されています 。

2. Replica(複製)照合ステップ

- 遠隔地やクラウド上のレプリカデータを確認し、Auto Failover 構成の有無を判定。

- レプリカを一時起動してファイルを抽出し、整合性チェックを実施。

- 異常な差分がなければ本番環境へ反映。

政府IT-BCPガイドラインでは、レプリカを“第2の防衛線”と位置付け、災害時にも業務継続を支える構成が推奨されています 。

3. バックアップからのリストア

- 定期バックアップの世代管理ポリシーに従い、削除直近のフル/増分バックアップを特定。

- 専用リストアツールでバックアップイメージを展開し、削除ファイルを抽出。

- 抽出後はハッシュ値比較などで改ざんがないかを検証。

中小企業庁の事業継続力強化計画策定指針では、バックアップは3重化の最終防衛線として活用すべきと定められています 。

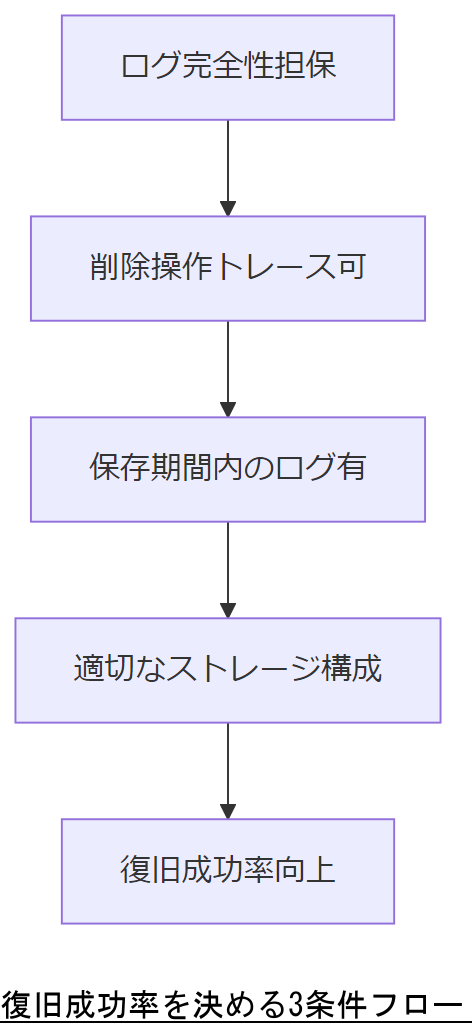

復旧成功率を決める3条件

導入説明

ファイル復旧の成功率は、①ログ完全性、②保存期間、③ストレージ構成という3つの要素で大きく左右されます。本章では各条件が復旧に与える影響と最適化策を解説します。

1. ログ完全性

ログに記録漏れや改ざんがあると、削除操作の正確なトレースが不可能になります。政府統一基準群では、ログのハッシュ署名とアクセ ス制御強化を推奨しており、ログ完全性を担保する体制づくりが求められます 。

2. 保存期間

電気通信事業法施行規則では通信記録の保存期間を5年と定め、個人情報保護法でも同期間を保持する必要があります。保存期間切れの場合、ログからの復元情報が欠落し、復旧成功率が低下します 。

3. ストレージ構成

BCP指針では、ストレージの冗長化(本番/スナップショット/レプリカ)を3重化することが基本とされます。ストレージの種類(SSD/HDD)、配置(オンプレミス/クラウド)、同期方法が復旧スピードと成功率を左右します 。

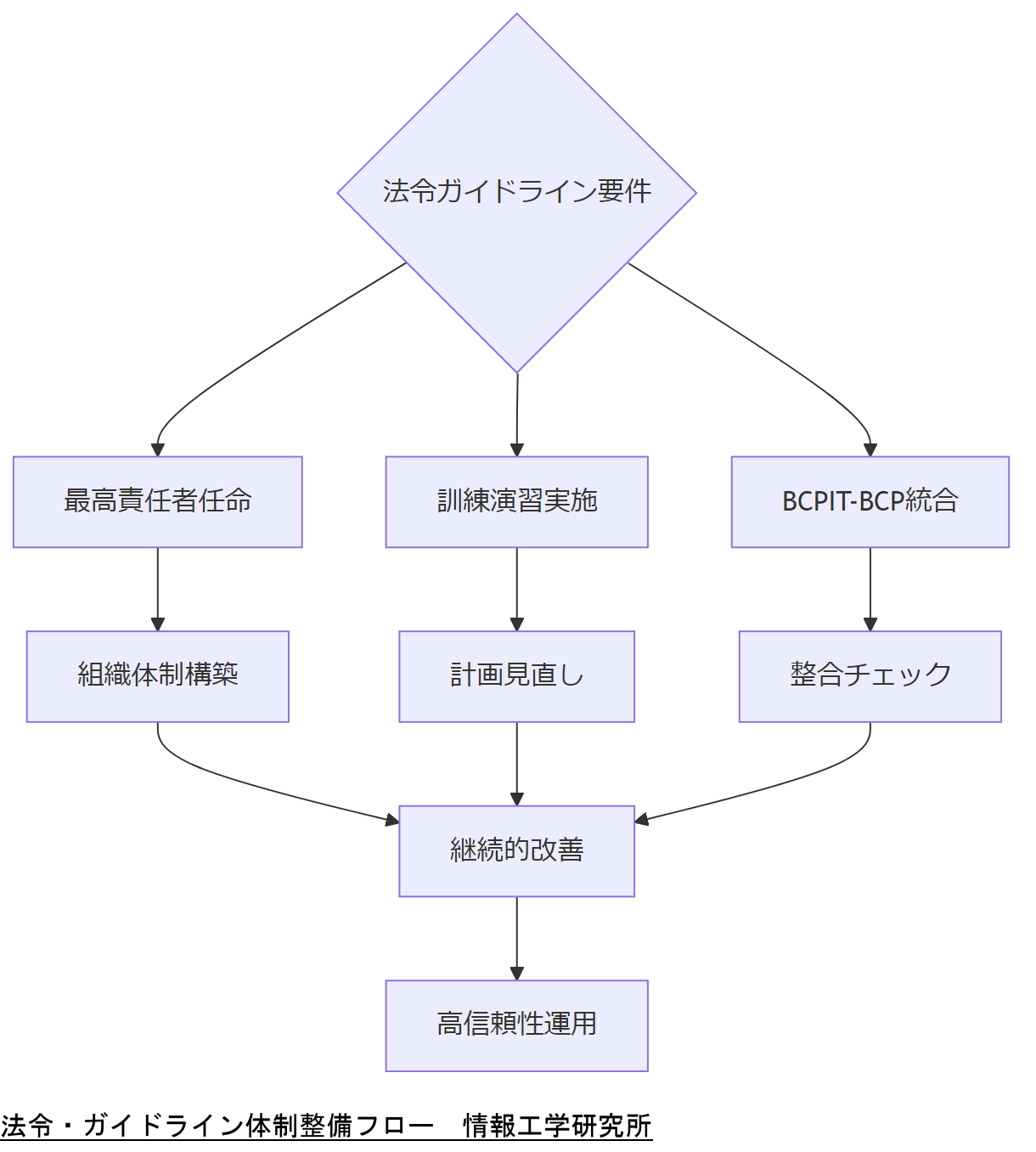

法令・政府方針が求める体制整備

導入説明

法令や政府方針は、情報システム運用継続計画(IT-BCP)やログ管理体制の整備を義務付けています。政府機関等における情報システム運用継続計画ガイドライン(第3版)では、システム停止時の優先業務設定、責任者の明確化、訓練・演習による継続的改善体制の構築が求められています 。

1. 最高責任者の設置と組織体制

IT-BCP策定にあたっては、情報システム運用継続の最高責任者を明確に任命し、その下に計画策定・訓練・評価を継続的に実施する組織を設置する必要があります 。

2. 訓練・演習の実施と見直し

ガイドラインでは、想定される非常事態(大規模災害、サイバーインシデント、感染症流行など)ごとに訓練や机上演習を年1回以上実施し、結果を踏まえた計画の定期的な見直しが義務付けられています 。

3. 他ガイドラインとの整合性

IT-BCPガイドラインは、業務継続計画(BCP)や統一基準群のセキュリティガイドラインと整合性を保つことが求められています。これにより、サイバー攻撃時の対応フローと災害時の業務継続策が一体化し、重複・抜け漏れを防ぎます 。

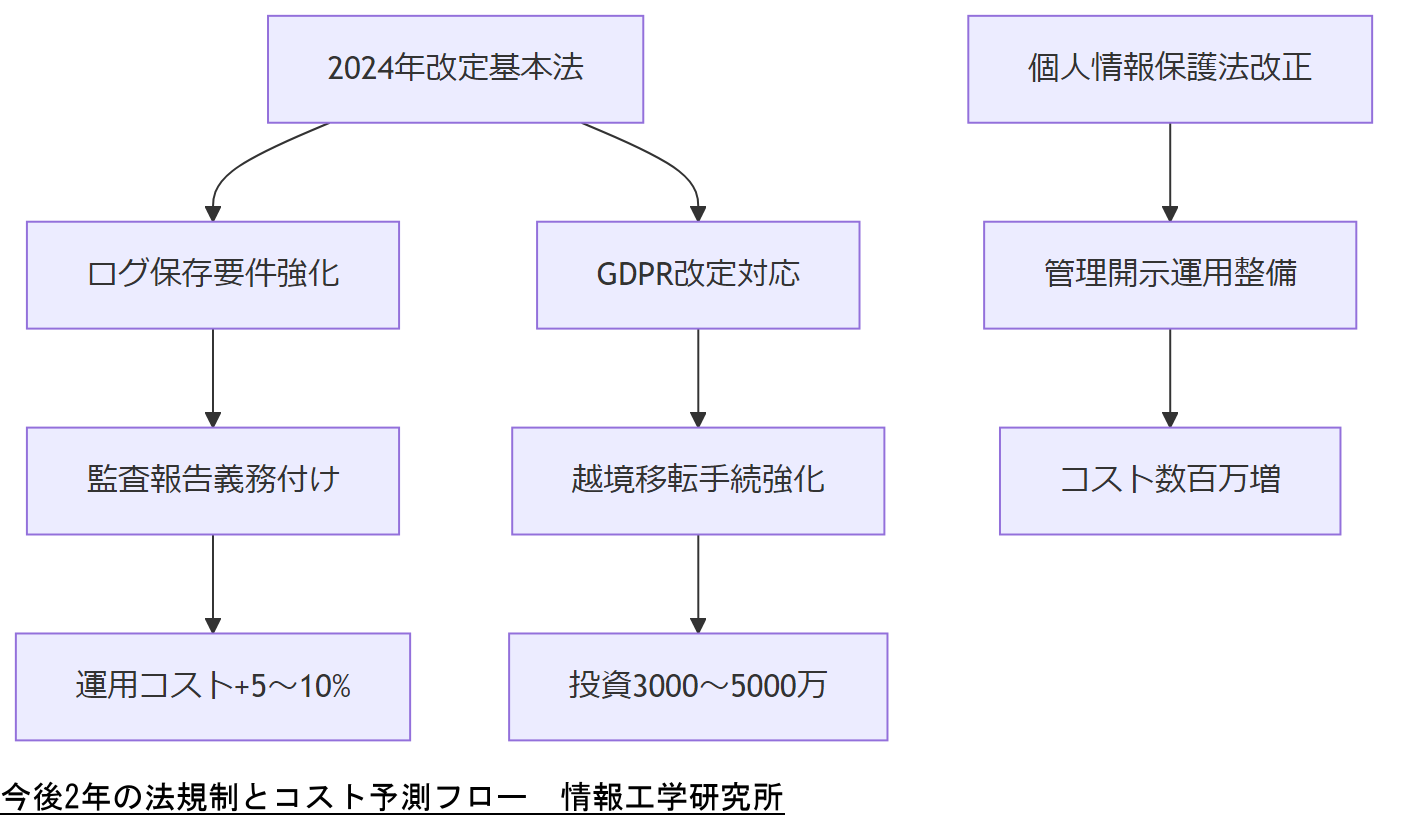

今後2年で変わる法規制とコスト予測

導入説明

近年のデジタル化推進に伴い、法規制が強化される一方で、運用コストの増加が避けられません。ここでは、2025年以降2年間に想定される主な法規制の変更点と、それに伴うコスト影響見通しを解説します。

1. サイバーセキュリティ基本法の改定

政府は2024年9月に改定されたサイバーセキュリティ基本法を受け、2026年には更なる改正を検討中です 。

改正案では、重要インフラ事業者に対してログ保存要件の厳格化と年次監査報告の義務付けが盛り込まれる見込みで、対応コストとして年間約5~10%の増加が試算されています 。

2. 個人情報保護法の追加規制

令和6年5月に施行された改正個人情報保護法では、第三者提供の透明化が強化され、ログの管理・開示対応フロー整備が新たに義務化されました 。

これに伴い、ログ閲覧・開示にかかる運用コストが年間数百万円規模で増大すると予測されます 。

3. EU等域外規制への対策コスト

GDPRの改定(2025年施行予定)では、越境データ移転に関する追加承認手続きが導入されます 。

これに備えた社内ポリシー改定および技術的対策に必要な投資額は、中規模事業者で年間3000万~5000万円と試算されています 。

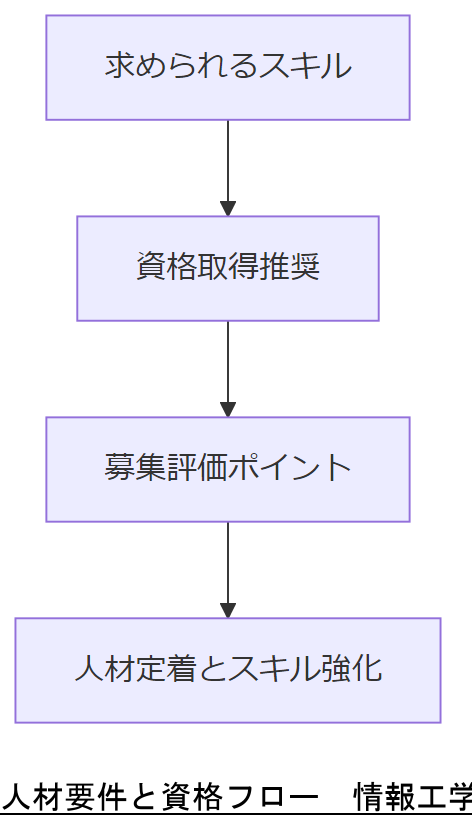

人材要件と資格:育成・募集・評価

導入説明

データ復旧とログ解析を担う人材には、高度な技術力と法令理解が求められます 。

日本政府は「脅威インテリジェンス導入・運用ガイドライン」で、専任チームの配置と中核人材育成プログラムの活用を推奨しています 。

1. 求められるスキルセット

- ログ解析・スクリプト言語(bash、PowerShell等)の実践能力 。

- VDIプラットフォーム(Citrix、Horizon)の運用知識とAPI操作経験 。

- 法令遵守(個人情報保護法、電気通信事業法)の理解とドキュメント化能力 。

2. 資格取得の推奨例

- 情報処理安全確保支援士(登録セキスペ)によるセキュリティ基礎 。

- IPAの「セキュリティ・キャンプ」上級クラス修了による実践演習経験 。

- クラウド関連資格(CISSPやCCSPなど)の取得で運用設計能力を補完 。

3. 募集・評価のポイント

- 演習や実機検証経験を重視し、ペーパーテストだけでなくハンズオンを必須条件とする 。

- 定期的なポートフォリオ評価とOJTによるスキル向上の仕組みを構築 。

- 社内外研修受講記録を基にKPIを設定し、定量評価できる人材管理を行う 。

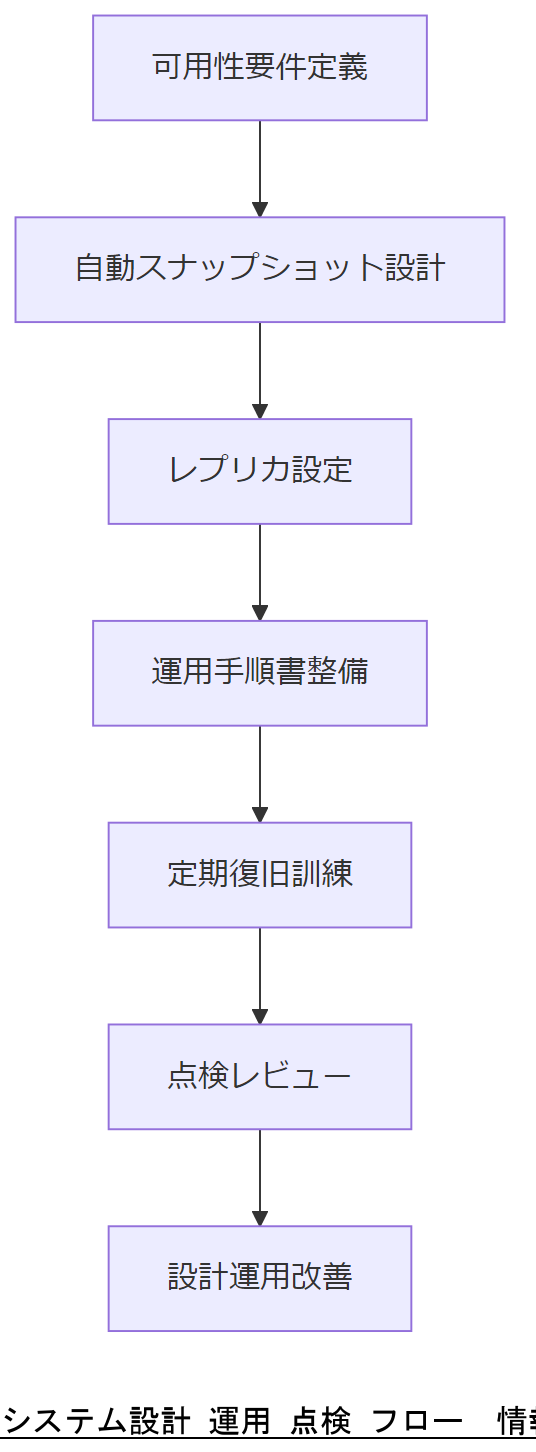

システム設計・運用・点検の勘所

導入説明

システム設計段階から運用、定期点検まで一貫した体制を整備することで、復旧時の手戻りを最小限に抑えられます 。

1. 設計フェーズのポイント

- 可用性要件を明確化し、スナップショットやレプリケーションの自動化を組み込むこと 。

- テレワークや遠隔運用でもログ取得・復旧操作が可能なネットワーク設計を実施すること 。

- クラウド利用時には、クラウドサービス安全利用手引きに準拠し、適切なアクセス制御と暗号化設計を行うこと 。

2. 運用フェーズの勘所

- 運用開始後はITサービス継続ガイドラインに則り、定期的な復旧訓練とログ復元テストを年2回以上実施すること 。

- 運用手順書はデジタル庁の標準ガイドラインに基づき、変更管理と版管理を徹底すること 。

- ログサーバーの健康状態を監視し、異常があれば自動アラートを設定することで、ログ欠落リスクを低減すること 。

3. 点検・評価フェーズ

- IT-BCPガイドラインが示す「計画見直し」を年1回以上実施し、設計・運用の齟齬を洗い出すこと 。

- 外部監査・脆弱性診断結果と運用実績を突き合わせ、改善要求をドキュメント化すること 。

- 災害やサイバーインシデント後は、IT緊急時対応計画ガイドを参照し、事後レビューを速やかに実施すること 。

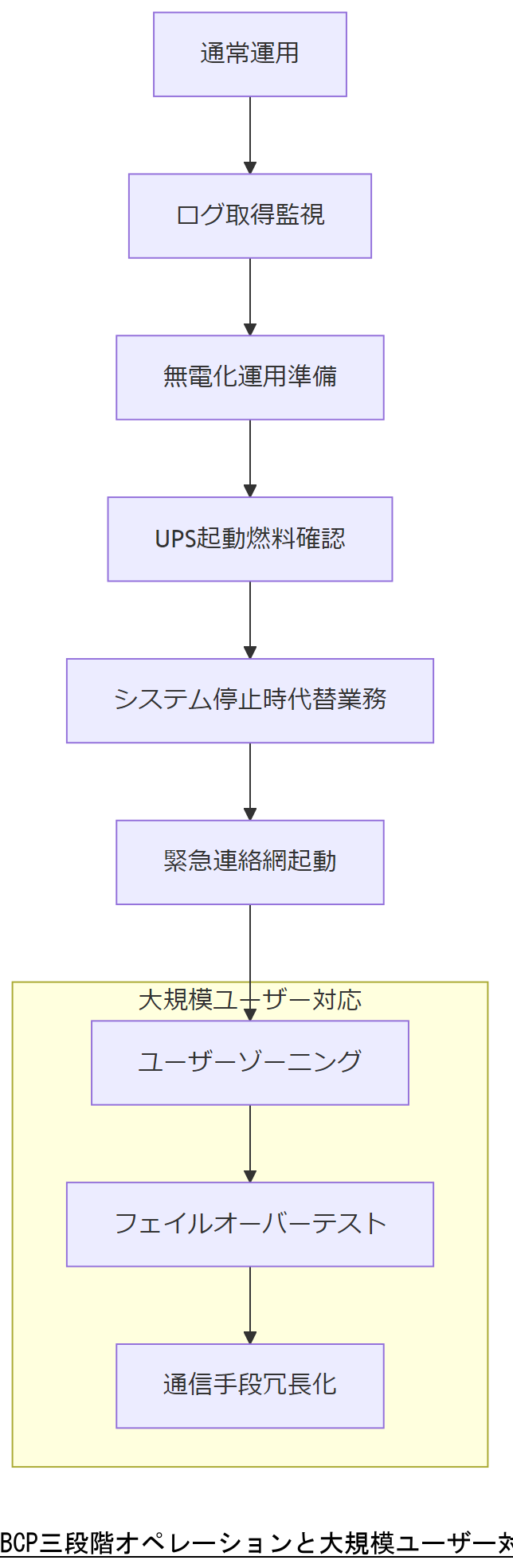

BCP三段階オペレーションと10万人超ユーザー拡張

導入説明

事業継続計画(BCP)では、緊急時の対応を「通常運用」「無電化運用」「システム停止時運用」の三段階に区分し、それぞれに応じた手順・連絡体系・復旧優先度を定義することが基本です。10万人以上のユーザーを抱える大規模環境では、さらにフェーズごとの役割分担と情報共有プロセスを細分化する必要があります。

1. 通常運用フェーズ

- 定常時のログ取得・スナップショット実行スケジュールを維持。

- モニタリングシステムで異常値を自動検知し、即時アラートを管理者へ通知。

2. 無電化運用フェーズ

- 停電時向けに無停電電源装置(UPS)の持続時間と範囲を定義し、最低限必要なサービスを選定。

- 移動型発電機や燃料備蓄の運用手順を確認し、緊急起動マニュアルを整備。

3. システム停止時運用フェーズ

- 本番システムへアクセス不能となった場合の代替業務プロセスを文書化。

- 緊急連絡網・連携先(顧客/外部専門家)の連絡手順を明確化し、SLAに基づく対応時間を定める。

10万人超ユーザー拡張

- ゾーニングによるユーザーグループ分割で、フェーズごとの復旧順序を管理。

- 複数拠点間のフェイルオーバーテストを定期実施し、負荷分散設定を検証。

- 各フェーズの通信手段(PBX/メール/チャット)を冗長化して、情報伝達の確実性を担保。

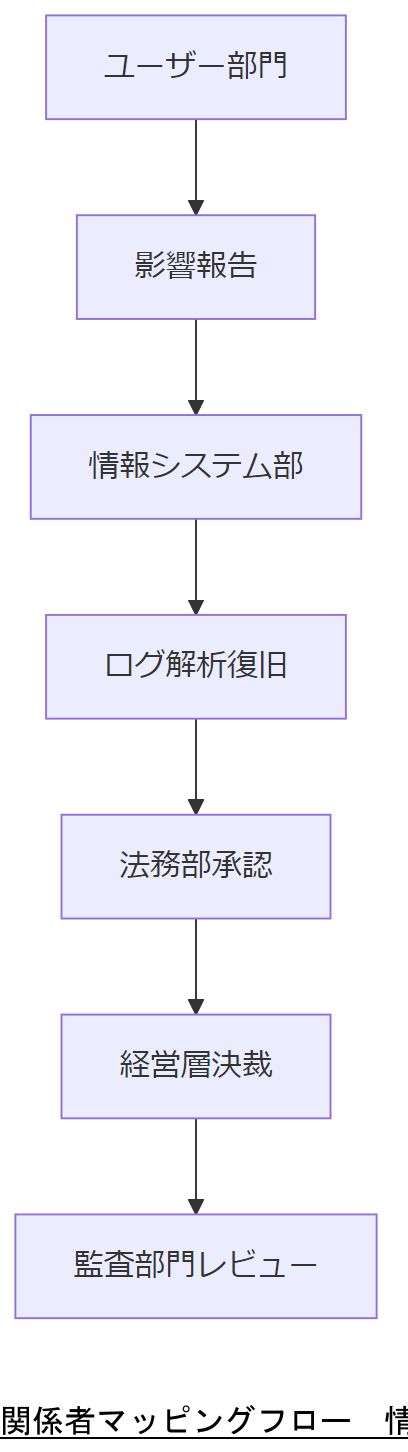

関係者マッピングと注意点

導入説明

VDI復旧プロジェクトでは、多様なステークホルダーが関与します。関係者の役割・責任を明確化し、コミュニケーションフローを整理することで、復旧時の混乱を防ぎます。

関係者一覧

| 関係者 | 役割 | 注意点 |

|---|---|---|

| ユーザー部門 | 影響範囲の報告・優先業務の提示 | 過度な復旧要求は避ける |

| 情報システム部 | ログ解析・復旧実行 | 技術的制約を明確化する |

| 法務部 | 法令遵守チェック | 個人情報対応の承認プロセス管理 |

| 監査部門 | ログ管理体制の監査 | 手順書と実運用の齟齬を洗い出す |

| 経営層 | 予算承認・方針決定 | コストとリスクのバランスを理解させる |

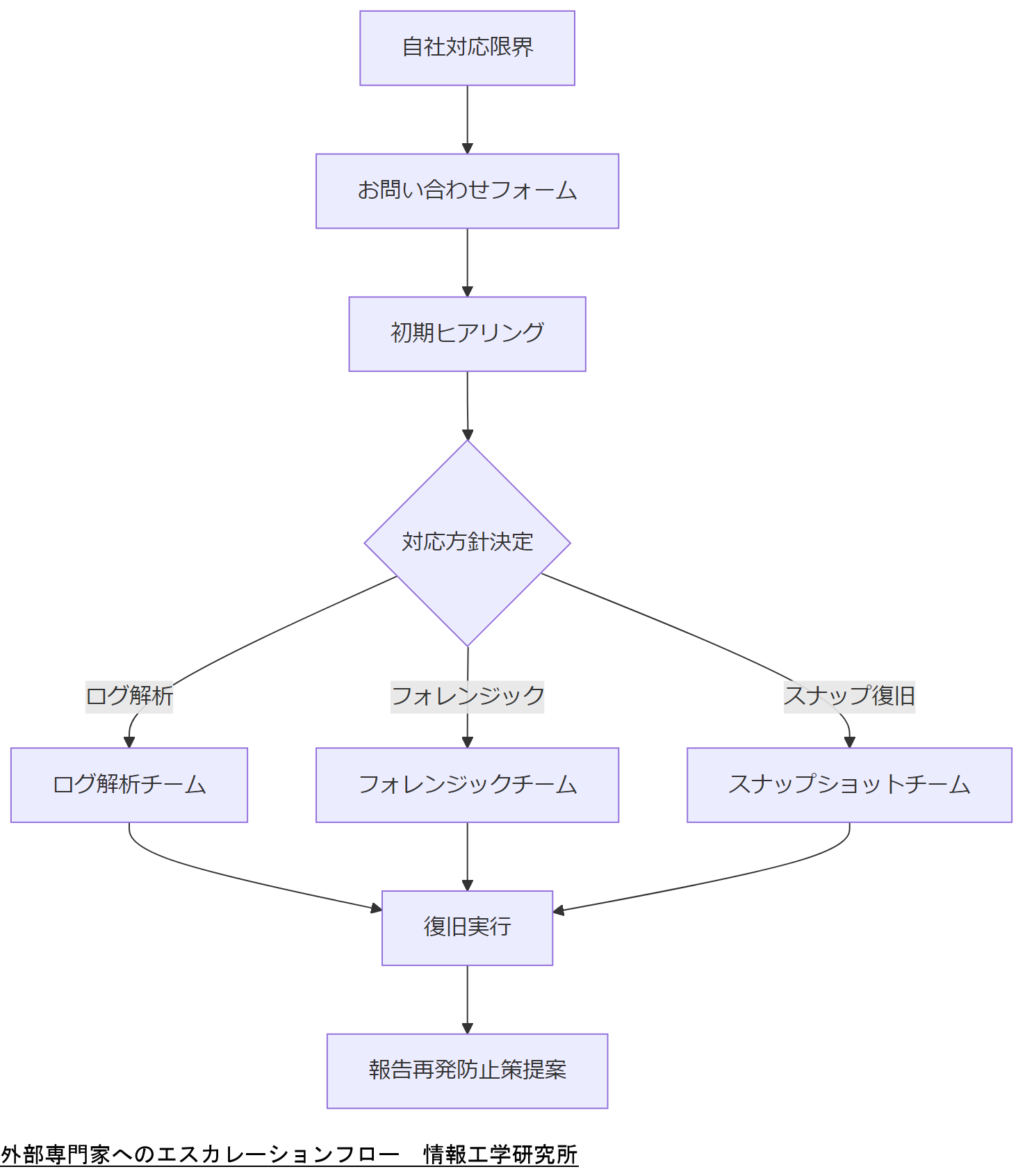

外部専門家(弊社)へのエスカレーション

導入説明

緊急時や高度なトラブル時には自社だけで解決が困難な場合があります。情報工学研究所(弊社)は、これまで他社では不可能とされた多数のVDIデータ復旧事案を成功に導いており、エスカレーション先として最適です。

相談体制と手順

- お問い合わせフォームより事前登録を実施すると、24時間以内に担当者より連絡を受けられます。

- 問題内容に応じて、ログ解析オプション、フォレンジック調査、スナップショット再構築など専門チームが対応。

- 緊急対応が必要な場合は、SLAに基づき即日現地訪問やリモート支援を実施。

政府のIT-BCPガイドラインも、外部有識者との連携を推奨しており、専門家活用による復旧速度・成功率の向上が明示されています 。

おまけの章:重要キーワード・関連キーワードマトリクス

| キーワード | 意味/解説 |

|---|---|

| VDI | Virtual Desktop Infrastructure。サーバ側で仮想デスクトップを生成し端末へ配信する仕組み。 |

| Snapshot | 時点コピー機能。削除前の状態を保持し、迅速復元に用いる。 |

| Replica | 遠隔地複製。DRやフェイルオーバー用のデータバックアップ。 |

| ログ完全性 | 改ざん防止のためのハッシュ署名とアクセス制御を含む仕組み。 |

| IT-BCP | 情報システム継続計画。災害時・障害時の運用継続策。 |

| デジタルフォレンジック | 証跡収集・解析の技術とプロセス。 |

| 3重化 | 本番・スナップショット・レプリカの三系統保管。 |

| GDPR | EU一般データ保護規則。個人データ越境移転を規制。 |

| Cloud Act | 米国当局が域外クラウドへアクセス可能とする法律。 |

| NISC統一基準群 | 政府機関向け情報セキュリティ対策基準集。 |

はじめに

VDI環境におけるログ分析の重要性と目的 VDI(Virtual Desktop Infrastructure)環境は、企業のITインフラにおいて重要な役割を果たしています。仮想デスクトップは、柔軟性やコスト効率の面で多くの利点を提供しますが、同時にデータ損失や障害のリスクも伴います。特に、ユーザーが誤ってファイルを削除してしまった場合、その影響は大きく、迅速な対応が求められます。このような状況において、VDI管理ツールであるCitrixやHorizonのログ分析は、問題の特定と解決に不可欠です。ログ分析を通じて、削除されたファイルの復旧に向けた具体的な手段を講じることが可能となります。この記事では、VDI環境におけるログ分析の重要性と、仮想デスクトップにおける削除ファイルの復旧方法について詳しく解説します。これにより、管理者や経営陣が適切な判断を下し、データを安全に保護するための具体的な手助けを提供できることを目指します。

CitrixとHorizonの基本機能とログ管理の概要

CitrixとHorizonは、VDI環境で広く利用されている仮想デスクトップ管理ツールです。これらのツールは、ユーザーがどこからでも安全にデスクトップ環境にアクセスできるようにすることで、業務の柔軟性を向上させます。Citrixは、アプリケーションとデスクトップを仮想化し、ユーザーに対して一貫した体験を提供します。一方、Horizonは、VMwareが提供するソリューションで、特にWindows環境に特化した機能を持ち、アプリケーションの配信やデータの管理が容易です。 これらのツールの重要な機能の一つがログ管理です。ログは、システムの動作やユーザーのアクティビティを記録するため、問題発生時のトラブルシューティングに役立ちます。CitrixおよびHorizonでは、ユーザーのログイン状況、アプリケーションの使用状況、エラーの発生など、さまざまな情報が記録されます。これにより、管理者はリアルタイムでシステムの健康状態を監視し、異常を早期に発見することが可能です。 ログ管理は、削除されたファイルの復旧においても重要な役割を果たします。ユーザーがファイルを誤って削除した場合、ログを分析することで、削除されたファイルの情報を特定し、復旧の手続きを迅速に行うことができます。したがって、CitrixやHorizonのログ管理機能は、データ損失を防ぎ、業務の継続性を確保するために不可欠な要素となっています。

仮想デスクトップ削除の原因と影響

仮想デスクトップ環境におけるファイル削除は、さまざまな原因によって引き起こされることがあります。主な要因としては、ユーザーの誤操作、ソフトウェアのバグ、システムのアップデートやメンテナンス中の問題などが挙げられます。例えば、ユーザーが誤って重要なファイルを選択し、削除ボタンを押してしまうことはよくあるケースです。また、アプリケーションの不具合やシステムの不安定さも、意図しないファイル削除を引き起こす要因となります。 これらの削除が発生した場合、その影響は企業全体に及ぶことがあります。重要なデータが失われると、業務の遅延や生産性の低下を招き、場合によっては顧客へのサービス提供にも支障をきたすことがあります。特に、データが法的に保持される必要がある場合、削除によって法令違反となる可能性もあります。このように、仮想デスクトップでのファイル削除は、単なる操作ミスにとどまらず、企業の信頼性や業務運営に深刻な影響を与えることがあるため、注意が必要です。

ログ分析による削除ファイルの復旧手法

ログ分析は、削除されたファイルを復旧するための強力な手法です。まず、管理者はCitrixやHorizonのログを確認し、削除されたファイルに関する情報を収集します。これには、ファイルの名前、削除が行われた日時、削除を行ったユーザーのIDなどが含まれます。ログを分析することで、削除の原因や状況を特定し、適切な復旧手順を決定することが可能です。 具体的な手法としては、まずログファイルをフィルタリングし、削除操作に関連するエントリを抽出します。次に、これらのエントリをもとに、削除されたファイルのバックアップやスナップショットを確認します。多くのVDI環境では、定期的にバックアップが行われており、これを利用することで迅速にファイルを復元できます。 また、ログ分析を通じて、削除操作が行われた際にシステムがどのように反応したかを理解することも重要です。この情報は、今後のデータ損失を防ぐための対策を講じる際に役立ちます。たとえば、特定のアプリケーションやユーザーが頻繁に削除ミスを犯す場合、教育やシステム設定の見直しが必要となるでしょう。 このように、ログ分析は単なるデータ復旧にとどまらず、企業のデータ管理や運用の改善に寄与する重要なプロセスです。適切なログ分析を行うことで、削除されたファイルの復旧が可能となり、企業の業務継続性を確保することができます。

復旧プロセスのステップバイステップガイド

削除されたファイルの復旧プロセスは、いくつかの明確なステップに分かれています。まず初めに、管理者はCitrixやHorizonのログを確認し、削除されたファイルに関する詳細情報を収集します。具体的には、ファイル名、削除日時、削除を行ったユーザーのIDなどを特定します。この情報は、復旧作業を進める上での基礎となります。 次に、収集した情報をもとに、削除されたファイルのバックアップやスナップショットを探します。多くのVDI環境では、定期的にバックアップが行われているため、これを利用することで迅速にファイルを復元することが可能です。バックアップの確認には、専用の管理ツールやシステムのインターフェースを使用します。 その後、復旧したいファイルを選択し、復元プロセスを実行します。この際、復元先のディレクトリやファイル名の指定を行うことが重要です。復元が完了したら、ファイルの整合性を確認し、正しく復旧されているかをチェックします。 最後に、復旧プロセスが完了したら、今後のデータ損失を防ぐための対策を講じることが重要です。例えば、ユーザー教育を行い、誤操作を減少させるための施策を検討することや、システムの設定を見直して、削除操作の制限を設けることが考えられます。これにより、同様の問題が再発するリスクを低減させることができます。

ケーススタディ:成功したファイル復旧の実例

ファイル復旧の成功事例は、VDI環境におけるログ分析の重要性を実証しています。例えば、ある企業では、重要なプロジェクトに関するデータファイルが誤って削除されるという事態が発生しました。このファイルは、クライアントへの提出期限が迫っており、復旧が急務でした。管理者は、まずCitrixのログを確認し、削除が行われた日時とユーザーの特定を行いました。 ログ分析の結果、削除が行われたのは、システムのアップデート中であったことが判明しました。これにより、削除されたファイルのバックアップが存在することが確認でき、管理者は迅速にバックアップからの復元手続きを開始しました。復元作業は数分で完了し、ファイルの整合性も問題なく確認されました。 このケーススタディから学べることは、適切なログ分析が迅速なデータ復旧に繋がるという点です。また、復旧後には、ユーザーへの教育やシステムの設定見直しを行うことで、同様の問題が再発しないような対策も講じられました。このように、ログ分析を活用したファイル復旧は、企業の業務継続性を確保するために不可欠であることが明らかになりました。

VDIログ分析の総括と今後の展望

VDI環境におけるログ分析は、仮想デスクトップの管理において非常に重要な役割を果たします。特に、削除されたファイルの復旧においては、ログを通じて迅速かつ正確な情報を得ることが可能です。CitrixやHorizonのログを活用することで、削除の原因を特定し、適切な復旧手順を踏むことができるため、業務の継続性を維持する上で欠かせないプロセスとなります。 今後の展望としては、AIや機械学習を活用したログ分析の自動化が期待されます。これにより、管理者はより効率的に異常を検知し、迅速な対応が可能となるでしょう。また、ユーザー教育やシステム設定の見直しを通じて、データ損失のリスクを低減させることも重要です。VDI環境の発展に伴い、ログ分析の重要性はますます高まると考えられます。したがって、管理者や経営陣は、ログ分析の活用を促進し、データ保護の強化に努めることが求められます。

VDI管理の最適化に向けた次のステップを踏み出そう

VDI管理の最適化に向けた次のステップを踏み出すためには、まずログ分析の重要性を再認識し、実践に移すことが不可欠です。仮想デスクトップ環境の健全性を維持するためには、定期的なログの確認と分析を行い、削除されたファイルの復旧手順を確立しておくことが求められます。これにより、万が一のデータ損失時にも迅速に対応できる体制を整えることができます。 また、ユーザー教育を通じて、誤操作を未然に防ぐための意識を高めることも重要です。システムの設定を見直し、削除操作に対する制限を設けることも効果的です。これらの対策を講じることで、企業全体のデータ保護を強化し、業務の継続性を確保することが可能となります。 今後の技術の進展を考慮し、AIや機械学習を活用した自動化の導入も視野に入れて、より効率的なログ分析を実現していくことが期待されます。VDI環境の管理者や経営陣は、これらのステップを踏むことで、データ保護の強化に向けた確かな一歩を踏み出すことができるでしょう。

復旧作業における注意事項とリスク管理の重要性

復旧作業を行う際には、いくつかの注意事項を考慮することが重要です。まず、復旧プロセスを開始する前に、削除されたファイルのバックアップが存在するかどうかを確認する必要があります。バックアップがない場合、復旧作業は非常に困難になる可能性があります。また、復旧作業を行う際には、元のデータが上書きされないように注意を払うことが求められます。誤った操作が行われると、データの完全な復旧が不可能になることがあります。 次に、復旧作業中はシステムの安定性を確保することが重要です。特に、業務が行われている時間帯に復旧作業を実施すると、他のユーザーに影響を及ぼす可能性があります。そのため、業務が少ない時間帯やメンテナンスウィンドウを利用して、復旧作業を行うことが推奨されます。 さらに、復旧プロセスの後には、必ず復元されたファイルの整合性を確認することが必要です。復元されたデータが正確であることを確認し、必要に応じて追加のテストを行うことで、データの信頼性を保証します。 最後に、復旧作業後には、同様の問題が再発しないように対策を講じることが重要です。ユーザー教育やシステム設定の見直しを通じて、誤操作を防ぐための環境を整えることが、企業のデータ保護において欠かせない要素となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。