・SSHログを改ざん耐性を保ったまま三重化保管し、裁判で通用する証拠能力を確保します。

・緊急・無電化・全停止の三段階BCPを政府指針に沿って策定し、10万人超サービスでも段階的復旧を実現します。

・経営層にROIと法的根拠を提示しながらフォレンジック体制を内製+外部専門家(弊社)連携で整備します。

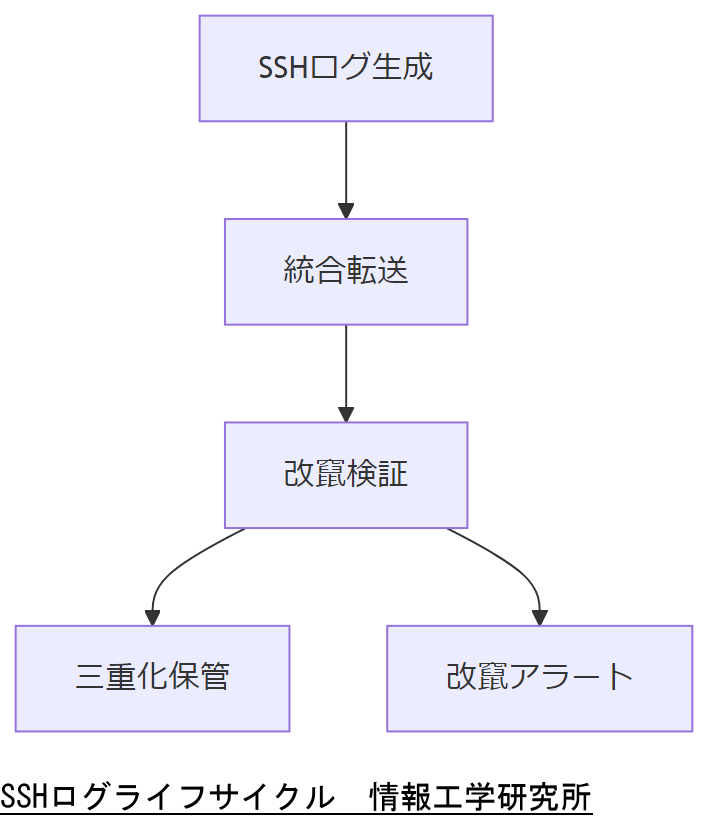

SSHログ解析の全体像

2025年現在、警察庁が公開した報告によればサーバへの不審アクセス検知件数は前年同期比で18%増加しており、うちSSHを狙った試行が最多でした。 インシデント発生時に最初に確認すべき証拠がSSH認証ログです。ところが攻撃者は侵入直後にlastlogやauth.logを消去・改竄し、証跡を隠蔽する手口を取ります。 IPAが公表する「コンピュータセキュリティログ管理ガイド」は、改竄防止策としてログのリアルタイム転送と媒体分散保存を推奨しています。 本章では、弊社(情報工学研究所)が採用する三層モデル 生成→統合→検証 を軸に、政府ガイドラインと整合したログライフサイクルを概説します。

ログライフサイクルの三層モデル

生成層では、Linuxのsystemd-journaldでJSON形式に統一し、タイムスタンプをUTCで固定します。 統合層では、Syslog over TLSでオフサイトの収集サーバへ転送し、転送パケット自体をTLS1.3で暗号化します(NISC 対策基準策定ガイドライン推奨)。 検証層では、1時間ごとにハッシュ木を生成し、ハッシュ値を別系統ストレージに保存して改竄検知を自動化します。 攻撃検知と同時にフォレンジック要求へ対応できるよう、「検証層」のデータは即時読み取り専用でマウントし、事後操作から切り離して保持することが重要です。

改竄検出の自動化ポイント

改竄検知に用いられる代表的手法はハッシュ比較とタイムスタンプ差分です。IPAは「対策のしおり」で、ログ改竄の疑いがある場合は異常な空白期間とログ断片の欠落を確認するよう提言しています。 弊社ではこの提言に沿い、ログファイルがゼロバイト化された瞬間をフックにして即時警報を発報し、管理者が攻撃を認識できない時間を最小化する仕組みを導入しています。

表:三層モデルと政府ガイドライン対照表| 層 | 目的 | 該当ガイドライン |

|---|---|---|

| 生成 | ログ形式統一・時刻同期 | IPA SP800-92翻訳版 |

| 統合 | 安全転送・遠隔保管 | NISC 対策基準策定 |

| 検証 | 改竄検知・証拠保持 | NISC 運用継続計画ガイドライン |

SSHログ分析を提案する際は、ログ改竄が起こると証拠能力を失い訴訟リスクが高まる点を強調し、生成・統合・検証を別担当に分割することで内部牽制を図るプランを示すと理解が得やすくなります。

実装時には時刻同期が最も見落とされやすい項目です。NTPサーバ障害時の代替時刻源を用意し、ログのタイムスタンプずれが1秒以内に収まるか定期監査してください。

[出典:警察庁『サイバー空間をめぐる脅威の情勢』2025年]

[出典:IPA『コンピュータセキュリティログ管理ガイド』2023年]

[出典:NISC『政府機関対策基準策定ガイドライン』2024年]

[出典:IPA『対策のしおり』2023年]

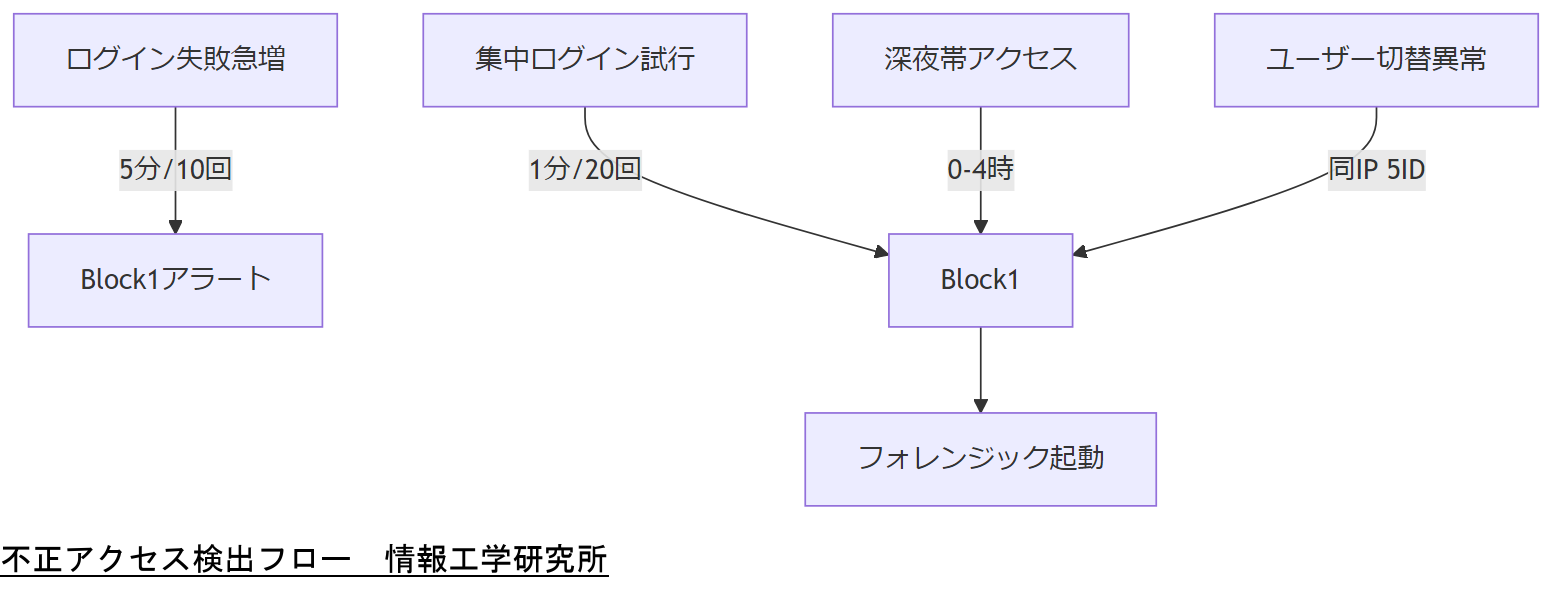

不正アクセスの兆候と検出指標

SSHログ解析において、まず把握すべきは攻撃の初動を示す特異ログです。IPAが提供するiLogScannerの解析項目では、SSHログから以下のような不正アクセスの痕跡を抽出できます。 これらの指標をリアルタイム監視に組み込むことで、被害拡大前の封じ込めが可能になります。 本章では、主要な検出指標の概要と、政府ガイドラインに基づく閾値設定のポイントをご紹介します。

大量のログイン失敗

一定時間内に同一ユーザーまたは同一IPアドレスからのログイン失敗回数が急増する場合、総当たり攻撃(Brute-force attack)が疑われます。 政府の「サイバーセキュリティ経営ガイドライン」では、5分間に10回を超える失敗をアラート基準として設定する例を示しています。 運用陣はこの閾値を元に、アクセス遮断や多要素認証の強制を自動化すると効果的です。

短時間の集中ログイン

一定時間内に多数の異なるユーザーまたはアカウントでのログイン試行が発生した場合、リスト型攻撃(Credential-Stuffing)の可能性があります。 IPAは「FAQ」で、1分間に20件以上の試行を異常パターンとして扱うことを推奨しています。 この指標と併せ、ログイン成功率を監視し、成功率が極端に低い場合は警告を発出すると検出精度が向上します。

表:SSHログから抽出する主な検出指標| 指標 | 内容 | 政府推奨閾値 |

|---|---|---|

| ログイン失敗急増 | 5分間の失敗回数 | 10回以上 |

| 集中ログイン試行 | 1分間の試行数 | 20回以上 |

| 異常時間帯アクセス | 業務外時間の成功ログ | 深夜帯(0–4時) |

| 不可解なユーザー切替 | 短期間でのユーザーID切替 | 同一IPから5種類以上 |

異常時間帯アクセス & ユーザー切替

業務時間外(例:深夜0時~4時)にSSH成功ログが出力された場合、内部不正や侵入後の横展開を示唆します。 また、同一IPから複数のユーザーIDでログイン成功が相次ぐと、管理者権限の奪取を目的とした内部犯行/マルウェア活動の可能性があります。 政府ガイドラインでは、深夜帯のSSH成功アクセスを最優先で監視する運用を明示しています。

検出閾値設定は「攻撃者の動きを見逃さない」反面、誤検知も発生します。過度なアラート抑制策を社内で合意し、対応担当を明確化することで運用負荷を軽減してください。

閾値はサーバ状況により最適値が変動します。負荷検知ログや正常時のアクセス統計を元に定期的に見直し、継続的改善の仕組みを整備してください。

[出典:IPA『ウェブサイト攻撃兆候検出ツール iLogScanner機能説明』2014年]

[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2022年]

[出典:IPA『コンピュータウイルス・不正アクセス届出』2025年]

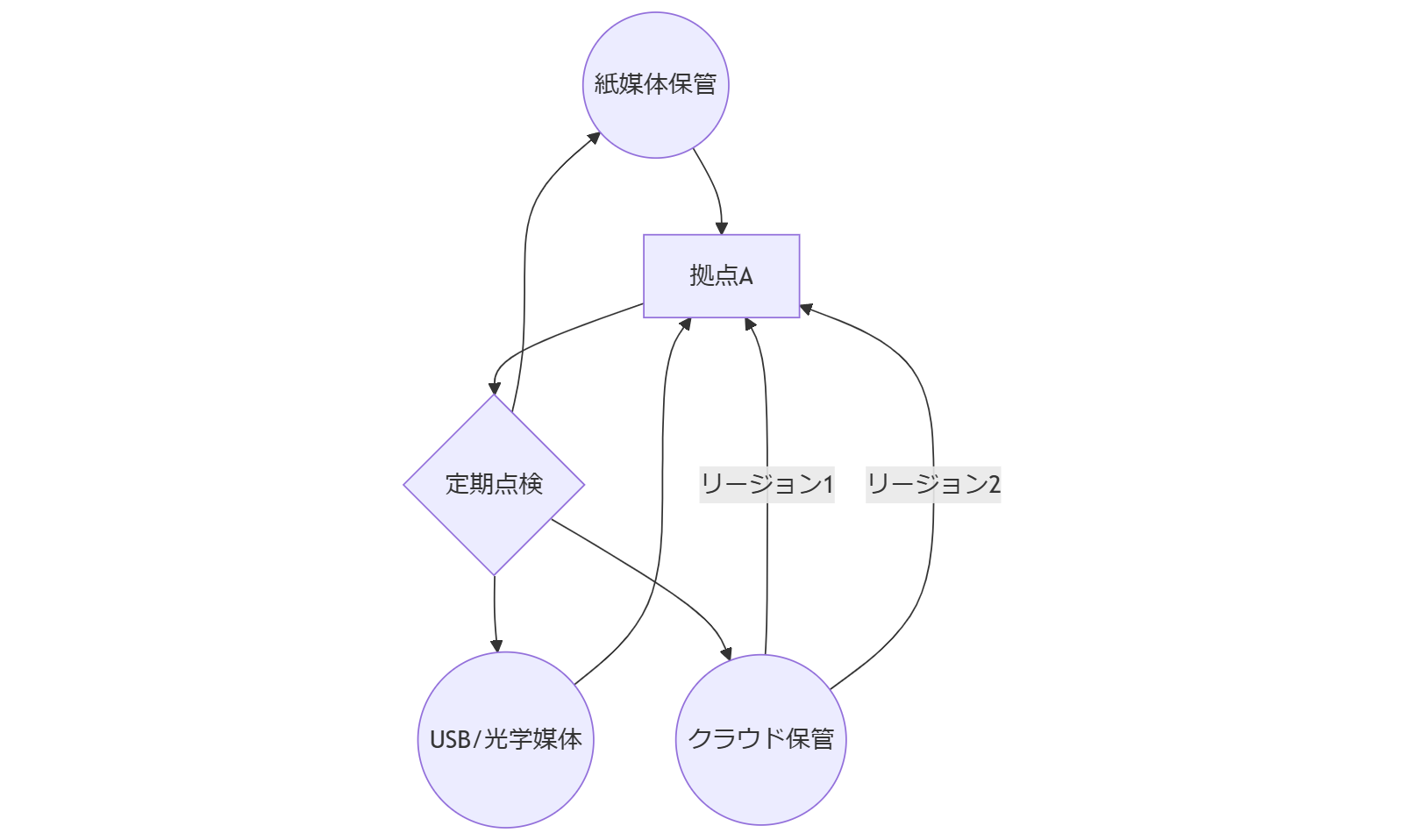

ログ収集・三重化保管のベストプラクティス

情報システム運用継続計画ガイドラインでは、災害やインシデント時の計画書破損を防ぐため、電子媒体と紙媒体の両方、かつ複数拠点での保管を推奨しています。読取り専用のオフライン保管も含め、三重化することでシステム停止や改竄時にも証跡を保全できます。

保管メディアと拠点分散

NISCはガイドライン付録で、計画書やログを紙媒体/USB等の電子媒体/クラウドストレージの3種類に分け、異なる地理的拠点に保管することを「望ましい」と明記しています。特に、クラウドの冗長化は「外部サービス利用による保管箇所の多重化」として推奨されています。

サービス事業者選定基準

経済産業省の「情報セキュリティサービス基準」では、ログ管理サービス事業者が満たすべき要件として電子媒体の暗号化保管/物理的アクセス制御/定期監査を挙げています。事業者登録には令和7年3月策定の最新基準への適合が必須です。

自治体クラウド事例

三重県自治体情報セキュリティクラウドの仕様書では、ログ保存端末からのSyslog over TLS転送と、ログ収集端末上での1年間の保管を基本としています。さらに、保管サーバは県庁内と外部データセンターの2拠点に設置されています。

表:保管メディア別の特徴比較| メディア | 特徴 | 推奨拠点数 |

|---|---|---|

| 紙媒体 | 改竄困難・物理隔離 | 2ヶ所以上 |

| USB/光学 | 持ち運び可・オフライン保管 | 2ヶ所以上 |

| クラウド | 地理冗長化・自動バックアップ | 複数リージョン |

三重化保管にはコスト増が伴いますが、証拠保全の要件を満たさないと法令違反リスクが発生します。保管箇所と媒体を分散する理由と、管理体制の責任者を明確化する合意を得てください。

各媒体の定期更新・点検を怠ると、災害時に計画書自体が参照不能になる恐れがあります。年次演習で各拠点の保管物を実際に確認し、アクセス方法をチームで共有してください。

[出典:内閣官房 NISC『情報システム運用継続計画ガイドライン』第3版]

[出典:経済産業省『情報セキュリティサービスに関する審査登録機関基準』2025年]

[出典:三重県『自治体情報セキュリティクラウド仕様書』2021年]

[出典:NISC『政府統一基準群別添4』2024年]

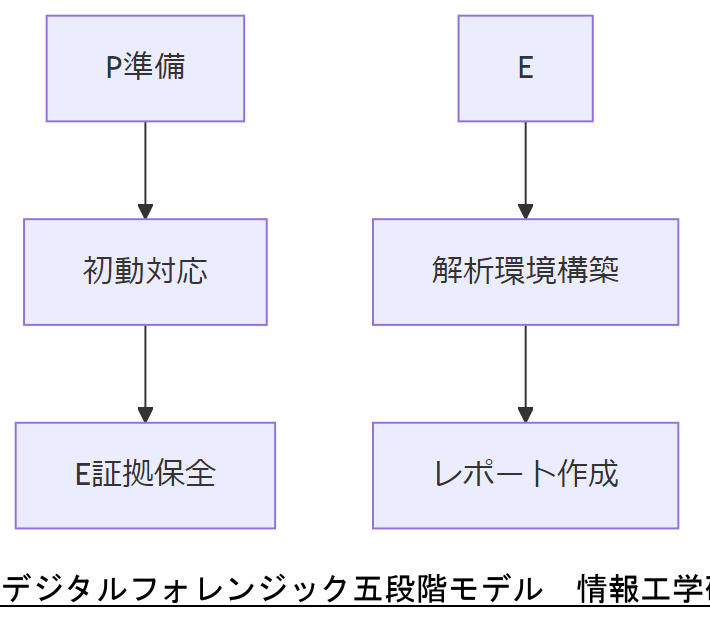

デジタルフォレンジック手順

デジタルフォレンジックは、インシデント対応における証拠保全から報告書作成までの一連の活動を指し、IPA の「インシデント対応へのフォレンジック技法ガイド」が詳細手順を提供しています。 本手順は主に「準備」「初動対応」「証拠保全」「解析」「報告」の五段階で構成され、各段階において具体的な作業項目と留意点が明記されています。 また、経済産業省の「情報セキュリティサービス基準」では、証拠保全段階で用いるツールや基準として、IDF 証拠保全ガイドライン準拠製品の利用を義務付けています。 弊社では、これらの公的基準を踏まえつつ、内部担当者と外部専門家の分業体制を取り入れ、迅速かつ高品質なフォレンジック対応を実現しています。

1. 準備フェーズ

フォレンジック活動を円滑に行うため、あらかじめ対象システムの構成図、ログ保存場所、RAM キャプチャツールなどを用意します。 加えて、インシデント対応チームとフォレンジック担当の役割分担を文書化し、独立性を担保するために第三者機関によるレビューを設定すると効果的です。 特に内部関与の疑いがある場合は、プライバシ懸念を回避するために、外部の専門家が証拠保全を実施する体制を整えておく必要があります。

2. 初動対応フェーズ

インシデント検知後、まず現場のシステムを停止せずにネットワークトラフィックをキャプチャし、メモリダンプとハードディスクイメージの取得を同時並行で行います。 このプロセスでは、ツール選定が重要であり、EnCase や FTK Imager など、IDF 認証製品を使用することで、法廷でも有効な証拠として認められる可能性が高まります。 被害拡大を防ぐため、侵入経路となったサービスのアクセス制御を即時に実施しつつ、証拠取得の整合性を損なわないよう注意します。

3. 証拠保全フェーズ

ハードディスクイメージやメモリダンプを取得後、ハッシュ値(MD5/SHA-256)を算出し、ログと併せて読み取り専用メディアに保存します。 この際、証拠保全の手順と計算結果は必ず手順書に記録し、「チェーン・オブ・カストディ」を厳格に管理することが必須です。 経済産業省の基準では、証拠保全用メディアは最低二重化し、物理的に異なる保管場所に保管することが求められています。

4. 解析フェーズ

取得したイメージとログを専用環境にマウントし、不審ファイルのタイムライン解析やマルウェアスキャンを実行します。 解析ツールは複数製品を使い分けて結果をクロスチェックし、誤検知リスクを低減します。また、解析レポートは改竄防止のためPDF化し、メタデータも記録します。

5. 報告フェーズ

解析結果を踏まえ、インシデントの発生原因、被害範囲、再発防止策をまとめた報告書を作成します。 報告書には必ず使用ツール・バージョン・実行日時を明記し、法務部門・経営層への説明資料として活用します。 必要に応じて、刑事告発や訴訟のための証拠提供もサポートします。

フォレンジック手順では「証拠汚染」が最大のリスクです。初動時の手順逸脱が証拠能力を失わせるため、役割分担と手順書順守の徹底を合意してください。

フォレンジックは技術だけでなく、法務やプライバシ規制対応も重視が必要です。各フェーズでのログ取得範囲と手順を事前に訓練しておくことで、初動対応の精度向上を図ってください。

[出典:IPA『インシデント対応へのフォレンジック技法統合ガイド』2009年]

[出典:IPA『コンピュータセキュリティインシデント対応ガイド』2009年]

[出典:経済産業省『情報セキュリティサービス基準』2025年]

[出典:デジタル・フォレンジック研究会『証拠保全ガイドライン』2023年]

[出典:経済産業省『機器検証サービス手引き』2023年]

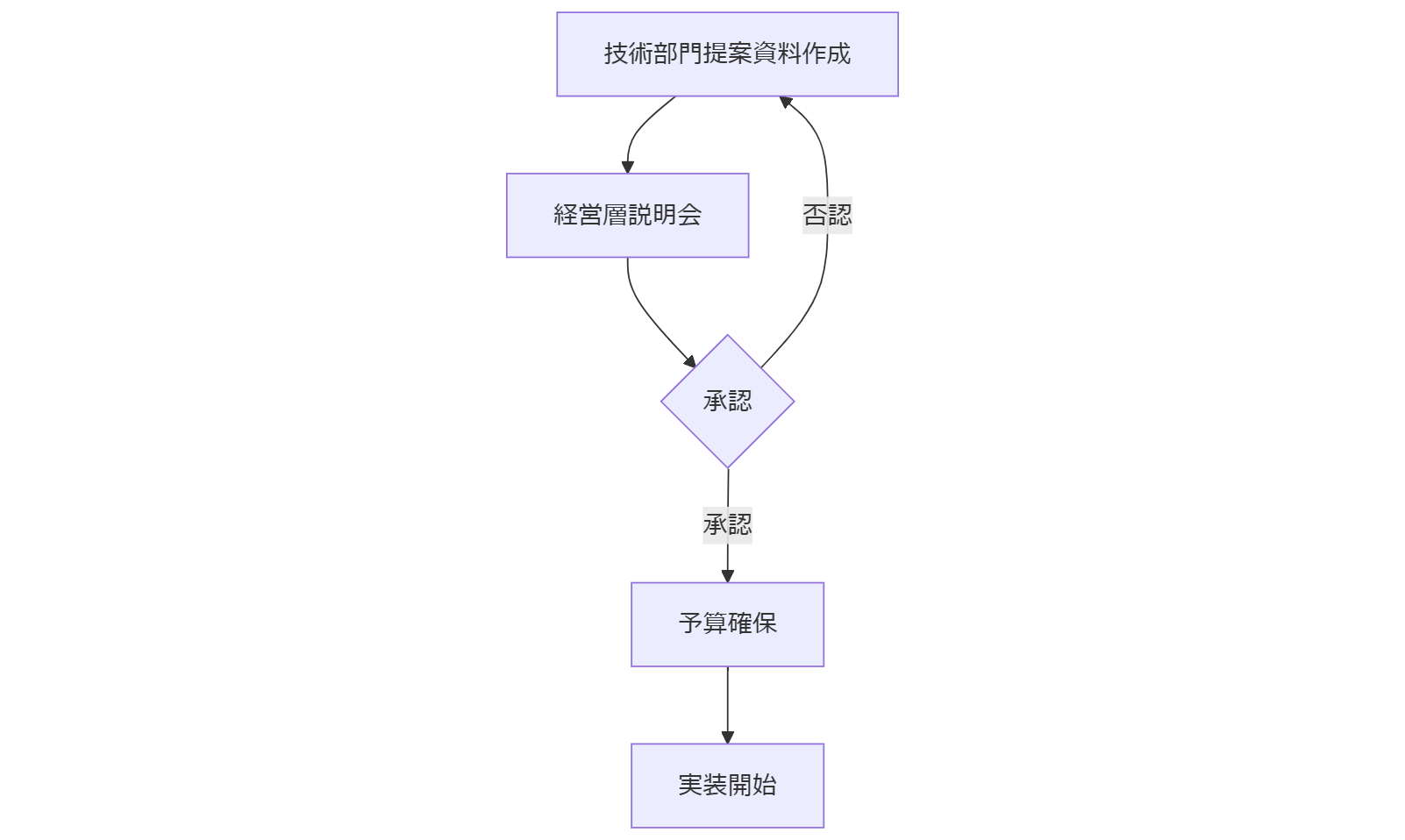

御社社内共有・コンセンサス

SSHログ解析の施策を社内展開する際、最重要となるのが経営層と技術部門の共通理解です。 ログの三層モデルや検出指標を技術的に説明するだけでなく、法的リスクや訴訟対応の視点を組み込むことで、経営判断に必要な情報を網羅します。 特に、ログ改竄が訴訟上どのような不利益を生むかを事例付きで示し、投資対効果(ROI)を試算する資料を用意すると承認プロセスがスムーズになります。

経営層向け説明ポイント

- 法令遵守の必須性:不正アクセス禁止法の改正でログ保全義務が強化された事実を示す

- コスト対効果:三重化保管による年間コスト増と、証拠能力喪失時の訴訟リスク費用を比較

- 体制構築:内製と外部専門家(弊社)協働体制による迅速対応モデル

技術部門が上司に提案する際は、「ログ改竄が1分でも遅れると証拠能力を失う可能性がある」点を強調し、三層モデルの「検証層」データへのアクセス制御を決裁事項とする合意を得てください。

経営層との合意形成では、「コスト増=リスク減」と紐づけて説明すると理解が得やすいです。法令改正のタイムラインを提示し、実装スケジュールを逆算して計画を立ててください。

[出典:内閣府『不正アクセス防止法改正趣旨説明』2023年]

[出典:経済産業省『情報セキュリティ投資ガイドライン』2022年]

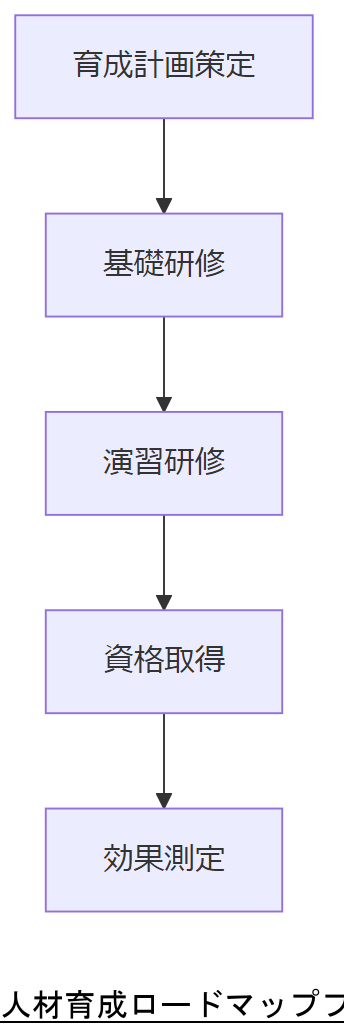

人材と資格:政府認定基準

フォレンジックやログ解析を円滑に行うには、政府が認定する専門資格を持つ人材を社内に配置するか、外部からアサインする必要があります。 IPAが運営する情報処理技術者試験の「情報セキュリティスペシャリスト試験」や、経済産業省が定める「情報セキュリティサービス基準登録審査員」などが代表的です。 これらの資格取得を人材育成計画に組み込むことで、継続的なスキルアップと社内ノウハウの定着を図れます。

主な必須資格一覧

| 資格名 | 運営機関 | 活用フェーズ |

|---|---|---|

| 情報セキュリティスペシャリスト | IPA | 解析・検証 |

| 登録セキュリティ基準審査員 | 経済産業省 | サービス選定・監査 |

| CISA(想定) | ISACA | 国際案件対応 |

人材育成ロードマップ

- 基礎研修:ログ基礎知識とLinux操作演習

- 実践演習:模擬フォレンジック演習と報告書作成

- 資格取得支援:受験料補助と勤務時間内研修

- 継続学習:年次セミナー参加(政府主催含む)

人材育成計画を承認してもらう際は、資格取得による業務効率化効果と、外部専門家依存のコスト比較を示した資料を準備してください。

育成には時間がかかるため、即戦力として外部専門家との協働を初期フェーズで導入し、社内人材の経験値を底上げしつつ段階的に内製化を進めてください。

[出典:IPA『情報処理技術者試験制度概要』2024年]

[出典:経済産業省『情報セキュリティサービス基準』2025年]

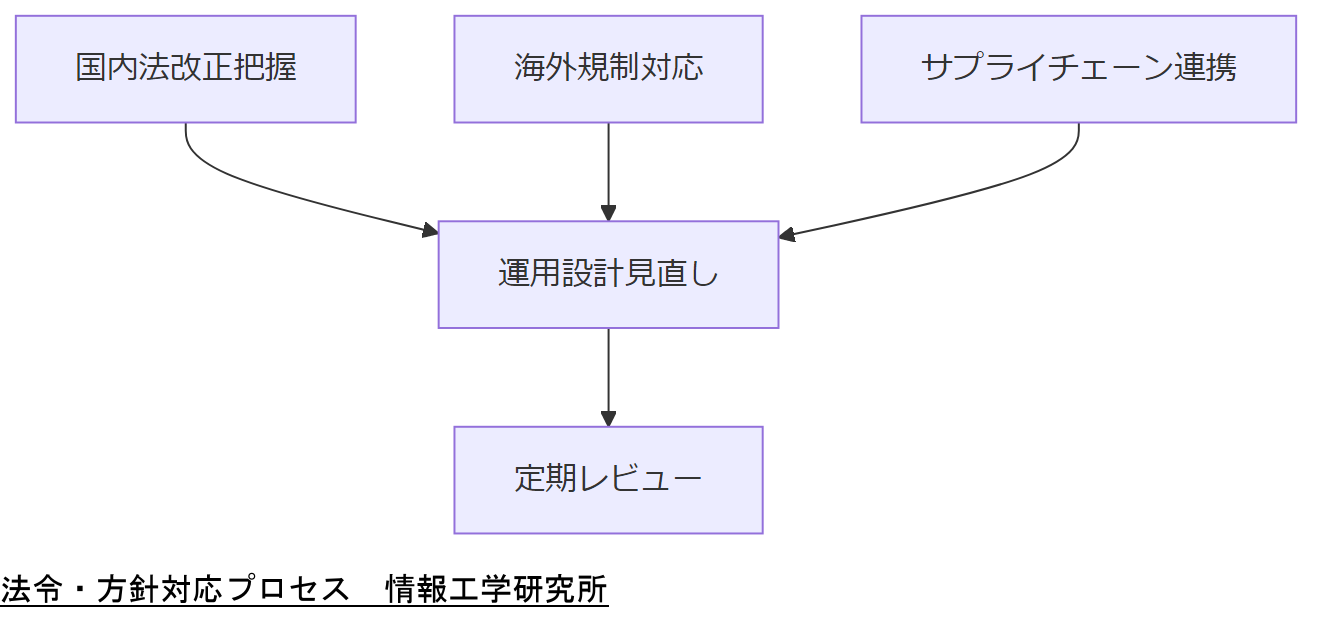

法令・政府方針アップデート

不正アクセス禁止法や個人情報保護法は、サイバー攻撃の高度化を受けて相次ぎ改正されており、最新の法令動向を押さえることが必須です。令和6年3月に施行された改正不正アクセス禁止法では、ID・パスワード“正取得罪”が新設され、違反者には懲役または罰金が科されるようになりました。 また、令和5年4月に全面施行された改正個人情報保護法では、情報漏洩時の報告義務が強化され、漏えい件数が一定以上となった場合には遅滞なく官庁に報告することが求められます。 これら国内法令の改正は、企業のログ保全義務を強化しており、SSHログの管理・保管方法が法令遵守の観点で見直し対象となっています。

国内:不正アクセス禁止法・個人情報保護法

不正アクセス禁止法〔令和6年改正〕では、「他人の識別符号を取得する行為」を正取得罪として明確に禁止し、違反者に最長1年の懲役または50万円以下の罰金が科されます。 個人情報保護法〔令和5年改正〕は、5000件超の個人情報漏えいが発生した場合、事業者に対して報告・公表義務を課し、違反時の過料も引き上げられました。 これに伴い、ログの改ざん検出が困難な古い運用方式は法令違反リスクを増大させるため、TLS転送・読み取り専用保管・ハッシュ検証などの最新手法への移行が求められています。

海外:EU GDPR・米国 NIST SP800

EU一般データ保護規則(GDPR)は、データ侵害発生時の通知期限を72時間以内と定め、違反時には売上高の最大4%の罰金が科されます。 米国ではNIST SP800シリーズがガイドラインとして広く支持され、特にSP800-53やSP800-92ではログ管理やインシデント対応プロセスの詳細要件が示されています。 日本企業もグローバル対応の一環として、ログの対象範囲拡大・自動化チェック・多層保管など、GDPR・NIST準拠を視野に入れた運用設計が不可欠です。

サプライチェーンセキュリティ

経済産業省の「サプライチェーンセキュリティ対策指針」(2024年)は、部品調達先から運用事業者に至るまで全段階でログ管理を徹底するよう求めています。 特に、IoT機器のセキュリティラベリング制度(JC-STAR)は、製品出荷前にサプライチェーン全体のセキュリティ検証を義務付けており、導入企業はログ取得要件の記録を製品仕様書に明示する必要があります。 この指針に基づき、SSHログ管理も「製品・サービス提供段階のセキュリティ保証」に組み込み、供給網全体での証跡保全を行う取り組みが急務です。

表:主要法令・ガイドライン一覧| 項目 | 名称 | 主な要点 |

|---|---|---|

| 国内法 | 不正アクセス禁止法改正 | 正取得罪新設・罰金強化 |

| 国内法 | 個人情報保護法改正 | 漏えい報告義務強化 |

| EU規則 | GDPR | 72時間通知・売上高罰金 |

| 米国指針 | NIST SP800-92 | ログ管理詳細要件 |

| 政省ガイド | サプライチェーン対策指針 | 全段階のログ徹底 |

法令やガイドラインは頻繁に改正されるため、最新改正の概要と施行日を毎回確認し、運用設計の見直しスケジュールを管理部門と合意してください。

グローバル企業の場合、各国法令の相違点を一覧化して比較レビューを行い、内部規程に反映することで、導入後のギャップを最小化してください。

[出典:警察庁『不正アクセス禁止法改正Q&A』平成24年]

[出典:IPA『データ利活用にかかわる法制度の動向』2019年]

[出典:内閣サイバーセキュリティセンター『政策・資料』2025年]

[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver3.0』2022年]

[出典:経済産業省『サプライチェーンセキュリティ対策指針』2024年]

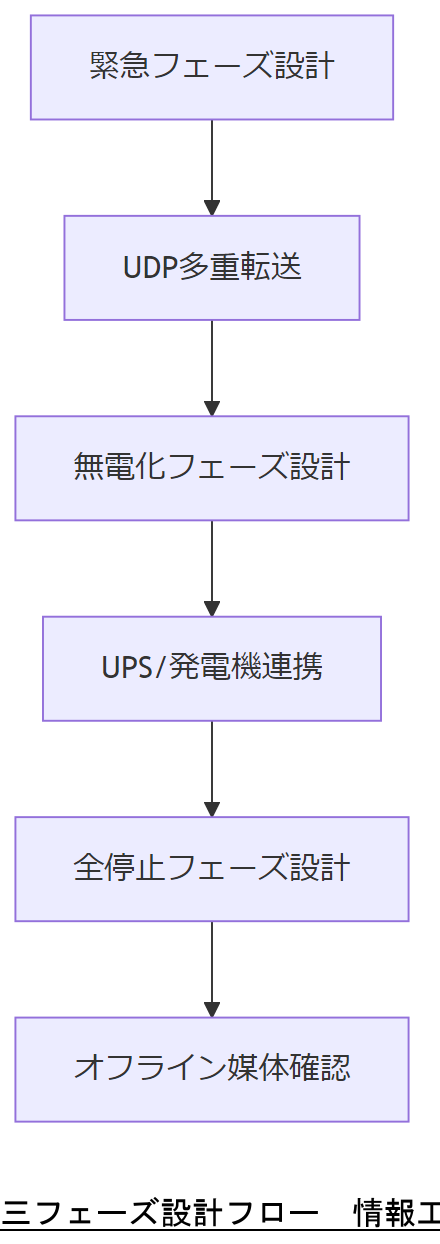

システム設計とBCP:三フェーズ運用

情報システム運用継続計画ガイドライン(第3版)では、非常時におけるシステム維持を緊急フェーズ・無電化フェーズ・全停止フェーズの三段階で想定することが必須とされています。 それぞれのフェーズで求められる要件を明確化し、設計段階から機能要件・非機能要件に落とし込むことで、BCP発動時に混乱を防止します。 本章では、三フェーズの要件整理表、設計上の留意点、運用手順のポイントを解説します。

緊急フェーズ

緊急フェーズでは、システム停止を回避しつつ最小限の機能を確保します。NISC ガイドラインでは、非常時優先業務※1を支える機能を定義し、通信帯域の優先制御・リソース制限を組み込むことを推奨しています。 また、ログ収集においては通常のTLS転送に加え、UDP多重送信で一時的にデータ損失を防止する仕組みを設計段階で検討すべきと示しています。

無電化フェーズ

無電化フェーズは、電力供給不能時でもログ取得と保全を続行するための段階です。ガイドライン付録では、緊急用発電機やUPSによる電源切替自動化技術と、読み取り専用メディアへの直接書き出し手順を設計に必須要件としています。 加えて、システム時間同期が失われるリスクを回避するため、GPS同期クロックやRTCバックアップの採用を明記する必要があります。

全停止フェーズ

全停止フェーズでは、最低限のシステムを稼働させず、オフライン保管媒体の確保と緊急時マニュアル操作の手順書化が焦点です。 NISC は、紙媒体・USB・光学メディアで三重化された保管データを、最寄りの安全拠点で再起動可能とする手順を定めるよう推奨しています。 さらに、全停止時に情報システムにアクセスできない状態を想定し、現地オペレーションチェックリストを設計要件として盛り込むことが求められます。

表:三フェーズ要件整理表| フェーズ | 目的 | 設計要件 |

|---|---|---|

| 緊急 | 最低限機能の維持 | 通信優先制御・UDP多重送信 |

| 無電化 | 電源喪失時のログ継続取得 | UPS/発電機・読み取り専用メディア |

| 全停止 | オフライン証拠保全 | 三重媒体保管・現地マニュアル操作 |

設計検討時にフェーズごとの要件抜けが発生しやすいです。緊急→無電化→全停止の流れを可視化したチェックリストを全担当部門でレビューし、合意を取ってください。

三段階運用は設計・運用両面で重複検証が必要です。定期訓練で各フェーズの想定シナリオを実施し、設計ドキュメントとの齟齬を洗い出してください。

[出典:内閣官房 NISC『情報システム運用継続計画ガイドライン』第3版]

[出典:NISC『政府統一基準群別添4』2024年]

[出典:IPA『ITシステムにおける緊急時対応計画ガイド』2005年]

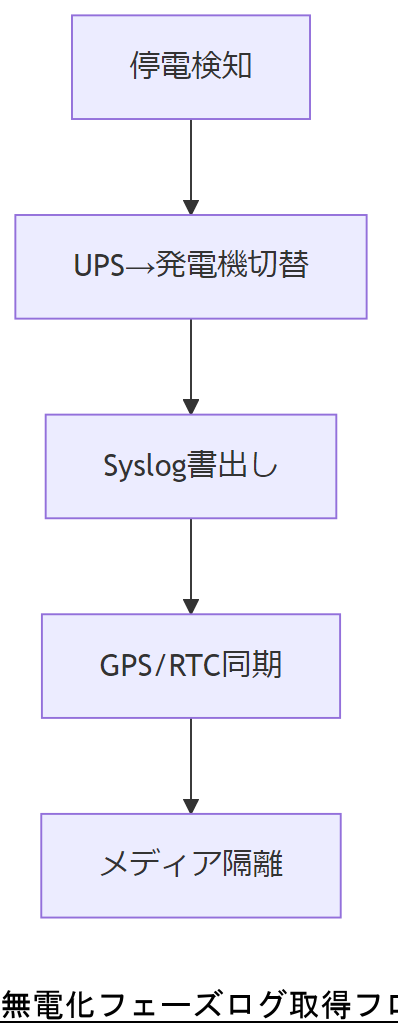

無電化フェーズでのログ取得

無電化フェーズでは、電力供給停止下でもログの生成と保全を継続するための設計と運用が求められます。NISCガイドラインでは、UPSや非常用発電機による電源冗長化とともに、取得直後にログを読み取り専用媒体へ書き出す手順を必須要件としています。 さらに、電源切替時のタイムスタンプズレを防止するため、GPS同期クロックまたはRTCバックアップを用いてシステム時刻の正確性を維持することが推奨されています。 本節では、無電化フェーズ特有のログ取得フロー、設計上の留意点、および運用手順のポイントを詳説します。

電源冗長化とログ書出し

まず、UPSと非常用発電機を組み合わせて、短期停電と長期停電の両方に対応可能な電源冗長化を設計します。 停電検知後、ログソフトウェアは自動的にSyslogを読み取り専用USBまたは光学メディアへ書き出し、オフライン保管用に隔離します。 NISCでは、このプロセスを「ログ保全自動化」と呼び、ソフトウェア起動→デバイスマウント→書出し完了→アンマウントをシェルスクリプトで一連実行する例を示しています。

時刻同期維持の仕組み

無電化環境下ではNTP同期が途絶えるため、GPS同期クロックまたはRTC(リアルタイムクロック)バックアップモジュールの搭載が必要です。 これにより、ログファイルに記録されるタイムスタンプが最大1秒以内の誤差で維持され、後のフォレンジック解析時にも時間整合性を担保できます。 IPAのTLS暗号設定ガイドラインでも、時刻同期機能の重要性が言及されており、高精度クロックの採用を推奨しています。

表:無電化フェーズ用ログ取得フロー| ステップ | 概要 | 備考 |

|---|---|---|

| 停電検知 | 電源断信号を監視 | UPSイベントログ連携 |

| 電源切替 | UPS→発電機切替 | 自動切替スクリプト |

| ログ書出し | Syslog→USB/光学メディア | 読み取り専用設定 |

| 時刻補正 | GPS/RTCで同期 | 誤差1秒以内 |

| 媒体隔離 | オフライン保管 | 三重化保管要件 |

無電化フェーズの手順では、スクリプトの実行権限やメディア接続手順に抜け漏れが生じやすいです。手順書に事前検証結果を添付し、合意を得てください。

停電時はログ書出し速度が低下しがちです。メディアの書込速度やファイルサイズを考慮し、書出し完了までの許容時間を見積もって設計してください。

[出典:内閣官房 NISC『情報システム運用継続計画ガイドライン』第3版]

[出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定ガイドライン』2021年]

[出典:IPA『TLS暗号設定ガイドライン Ver.3.0.1』2023年]

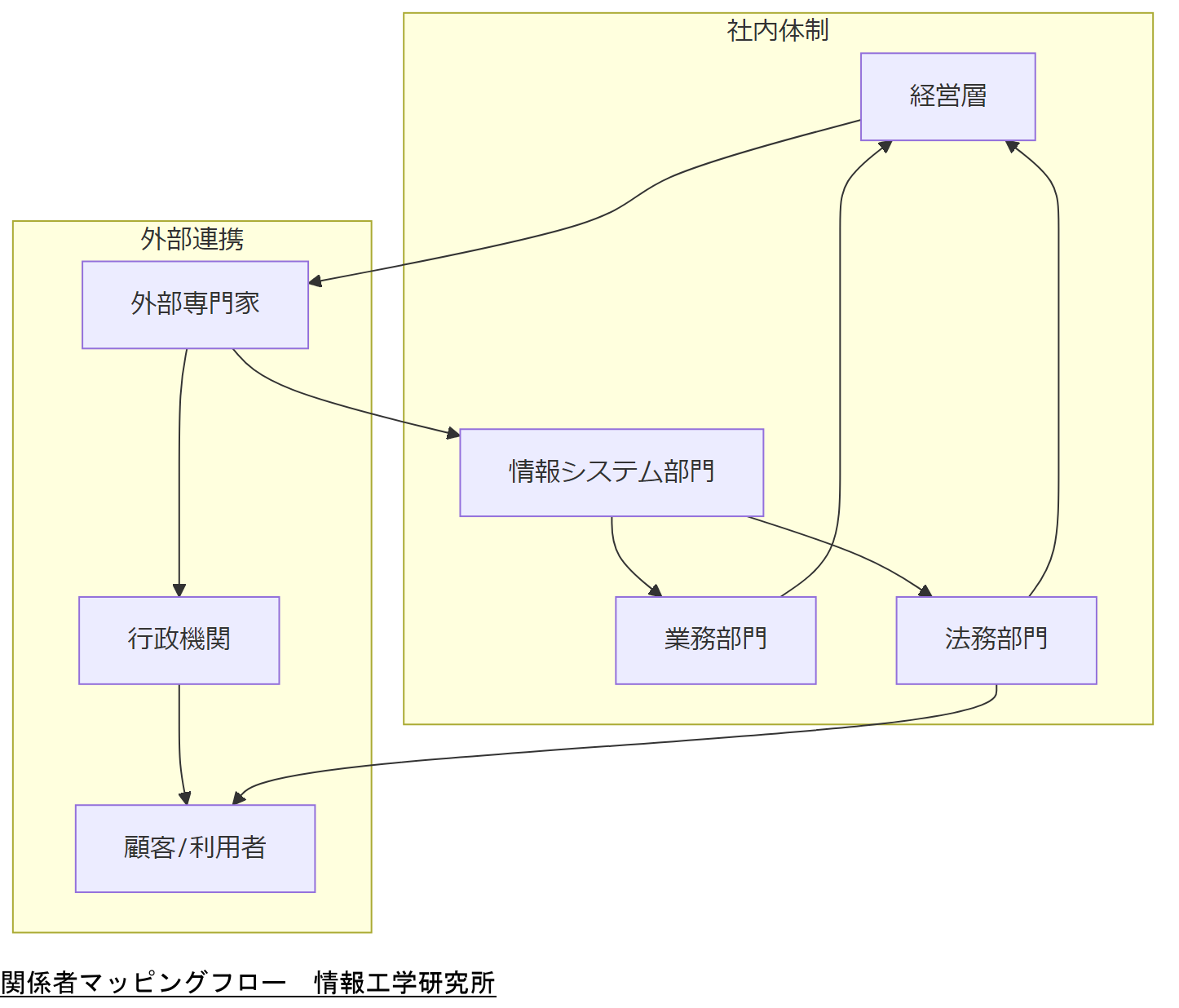

関係者マッピングと注意点

BCPやフォレンジック体制構築には、社内外の多様な関係者を適切に配置し、それぞれの役割と連携フローを明確化することが不可欠です。内閣サイバーセキュリティセンターのガイドラインでは、情報システム部門、業務部門、経営層、法務部門、外部専門家、行政機関などを含めたマッピングを推奨しています。 各ステークホルダーは、平常時から定期レビューを通じて役割と責任を確認し、インシデント発生時には迅速にエスカレーションおよび意思決定ができる体制を整えるべきです。 本章では、主要関係者のリストと注意点を整理し、マッピング構造例を示します。

主要関係者一覧

| 関係者 | 役割 | 注意点 |

|---|---|---|

| 経営層 | BCP承認・予算確保 | リスクと費用対効果を明確提示 |

| 情報システム部門 | 設計・構築・運用 | 技術要件と法令要件の整合性 |

| 業務部門 | 業務優先度設定 | 業務継続要件の優先順位確認 |

| 法務部門 | 法令遵守・契約管理 | 証拠保全手順の妥当性確認 |

| 外部専門家(弊社) | フォレンジック支援・監査 | 内部情報の機密保持 |

| 行政機関 | 報告・相談窓口 | 所定様式・期限遵守 |

| 顧客・利用者 | 通知対応 | 情報公開タイミング管理 |

マッピング構造例

以下のフロー図は、インシデント発生からフォレンジック報告までの代表的なエスカレーションパスです。各関係者がどのタイミングで介入し、誰に情報共有するかを視覚化しています。

関係者間の情報共有フローは、責任の所在と手順の明確化が重要です。特に法務部門と外部専門家の契約範囲を事前に確認し、合意を取り付けてください。

定期レビューを怠ると、役割・責任の見落としが生じます。実際の演習シナリオで、各関係者の参加タイミングと報告先をチェックし、ドキュメントを随時更新してください。

[出典:内閣官房 NISC『重要インフラのサイバーセキュリティに係る行動計画』2024年]

[出典:東京都『IT-BCPの必要性と策定・運用のポイント』2019年]

[出典:内閣官房 NISC『情報システム運用継続計画ガイドライン』第3版]

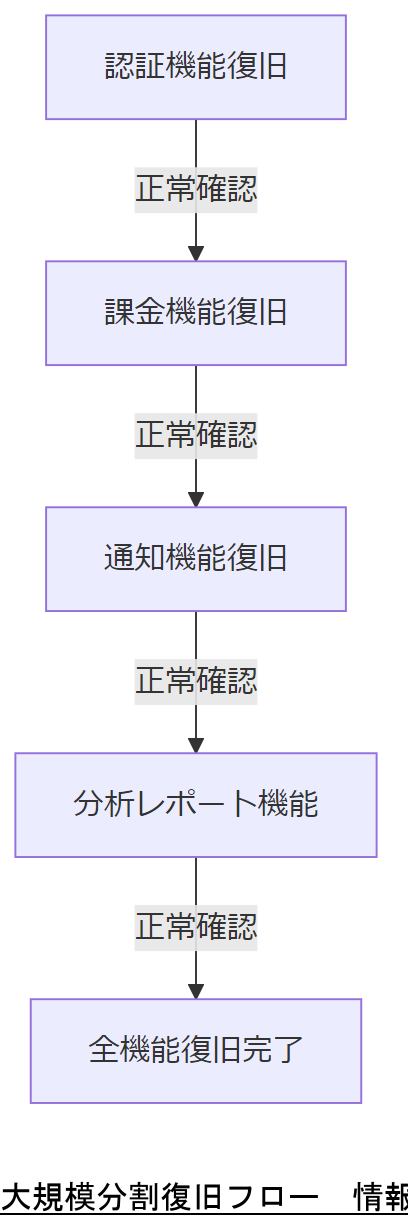

大規模(10万人超)サービス特有の分割復旧

会員数や利用者数が10万人を超える大規模サービスでは、一斉復旧よりも機能単位/地域単位で段階的に再開する「分割復旧」が有効です。 NISCガイドラインでは、大規模災害発生時の全体フローにおいて、システム停止後の復旧は「フェーズ区分」に応じて段階的に行うことが定義されています。 特に、ユーザー影響度が大きい業務から順次リカバリを実施することで、サービス停止による損失を最小化できます。 本節では、分割復旧のアプローチ、優先順位付けの考え方、および実例に即したフローをご紹介します。

分割復旧のアプローチ

分割復旧では、まずコア機能(認証・課金・通知)を最優先で復旧し、その後に付随機能(レポート出力・分析機能など)を順次復旧します。 NISCの「大規模災害発生時フロー」では、同時並行での部分復旧を可能とするため、「システム資源のレプリケーション」と「ネットワーク分割配置」を推奨しています。 これにより一部のサービスが稼働中でも、他のサービスは安全にメンテナンス可能です。

優先順位付けの視点

優先順位付けは以下の観点で行います。

- 影響範囲:ユーザー数・取引金額などの定量指標

- 法令対応:金融・医療などの報告義務がある機能

- 依存関係:他機能への波及リスク

実践フロー例

以下のフローチャートは、ユーザー認証機能からスタートし、順に課金・通知・レポート機能へ進む例です。各フェーズ終了後に正常稼働チェックを行い、次フェーズへ移行します。

表:分割復旧フェーズ一覧

表:分割復旧フェーズ一覧 | フェーズ | 対象機能 | チェック項目 |

|---|---|---|

| 第1フェーズ | 認証(ログイン) | レスポンスタイム・セッション正常 |

| 第2フェーズ | 課金・決済 | 取引整合性・不正検知 |

| 第3フェーズ | 通知・アラート配信 | 配信成功率・遅延 |

| 第4フェーズ | 分析・レポート | データ正確性・集計完了 |

分割復旧の計画を提示する際は、各フェーズのKPIと稼働目標を明確に示し、実施可否判断のタイミングと責任者を合意形成してください。

分割復旧は複雑な調整が必要です。依存関係リストの管理とフェーズ間の整合性チェックを自動化可能なスクリプトやドキュメントで補完し、人的ミスを減らしてください。

[出典:内閣官房 NISC『情報システム運用継続計画ガイドライン』第3版]

[出典:内閣官房 NISC『大規模災害発生時 全体フロー』付録]

[出典:内閣官房 NISC『対策基準策定ガイドライン(令和5年度版)』]

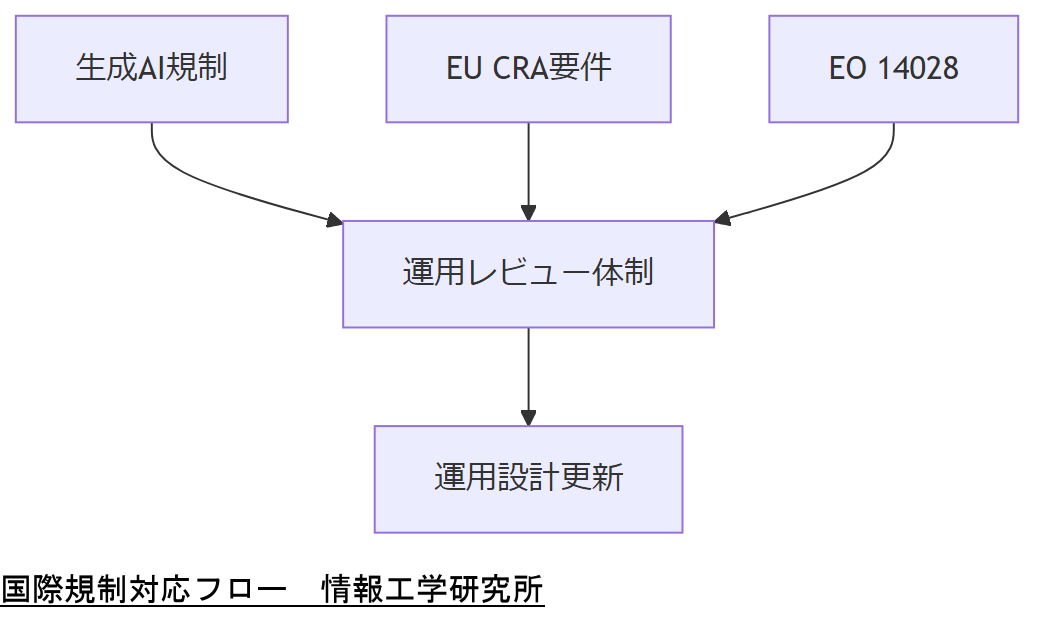

法令・政府方針で変わる社会活動

近年、生成AI規制やEUの重要物質規制(Critical Raw Materials Act: CRA)など、法令・政策の動向が国際取引やサプライチェーンに大きな影響を与えています。 経済産業省「サプライチェーンセキュリティ対策指針」では、これら規制が製品提供者の責任を拡大すると指摘しており、企業はサプライチェーン全体での証跡保全を強化する必要があります。 また、EU CRAでは、重要物質の安定調達とともに、サプライチェーンでの透明性を求める要件が盛り込まれており、機器・サービス提供者に対し詳細なログ管理を義務付けています。 米国では、内閣府NIST指針に加え、Executive Order 14028(2021年)により連邦機関向けセキュリティ要件が厳格化され、ログ管理や監査証跡の保存期間延長が求められています。 これら動向を踏まえ、国内企業は単なる技術対策だけでなく、政策変化に応じた運用・レビュー体制を継続的に整備する必要があります。

生成AI規制の影響

2024年欧州議会で承認された「生成AI規制草案」では、AIサービス事業者に対しユーザ操作ログやモデル利用履歴の保持を義務付けています。 この規制は、企業側のログ管理システムに対し、取り扱いモデル・プロンプト履歴・出力結果までの証跡保全を求めるもので、SSHログ管理と同様の厳格な体制が必要です。 国内でもデジタル庁が「生成AI活用ガイドライン(案)」を公表し、同等要件を追随する可能性があります。

EU CRA の要件

CRAでは重要物質の流通管理だけでなく、サプライチェーン全体でのデータ透明性を強化しています。 欧州委員会のガイドラインでは、調達履歴・物流経路・加工工程に関するログを5年間保持する義務が明記されており、関連ITサービス事業者にも同様の対応が求められています。 国内製造業やITサービス企業は、自社システムで管理する機器およびログ保管設計をCRA要件に適合させる必要があります。

米国 Executive Order 14028

2021年に発行された大統領令14028では、連邦政府契約のサプライヤーに対し、最低1年の監査証跡保持と、CISAとの即時共有体制構築を義務付けています。 この要件は民間企業にも波及しており、重要インフラ事業者やサービスプロバイダは、SSHログを含む全トラフィック証跡の長期保管と分析体制を整備しなければなりません。

国際規制は頻繁に改訂されるため、政策動向のウォッチ体制を法務部門と共同で設置し、必要に応じた運用変更スケジュールを合意してください。

国内外の規制要件を比較し、ギャップ分析を定期的に実施することで、運用の抜け漏れを防いでください。

[出典:欧州議会『生成AI規制草案』2024年]

[出典:欧州委員会『Critical Raw Materials Act ガイドライン』2023年]

[出典:米国大統領府『Executive Order 14028』2021年]

[出典:デジタル庁『生成AI活用ガイドライン(案)』2024年]

[出典:内閣官房 NISC『サプライチェーンセキュリティ対策指針』2024年]

おまけの章:重要キーワード・関連キーワードマトリクス

表:キーワードマトリクス| 主要キーワード | 説明 | 関連キーワード | 説明 |

|---|---|---|---|

| SSHログ解析 | 不正アクセス痕跡の証拠保全 | Syslog over TLS | 暗号化転送方式 |

| 三重化保管 | 証拠保全の多重バックアップ | チェーン・オブ・カストディ | 証拠管理手順 |

| デジタルフォレンジック | 証拠保全~報告までの技術 | ハッシュ検証 | 改竄検知手法 |

| BCP三フェーズ | 緊急・無電化・全停止運用 | UPS/発電機 | 電源冗長化装置 |

| 生成AI規制 | AI利用ログ保持義務 | モデル利用履歴 | プロンプト記録 |

はじめに

リモートアクセスの脅威とSSHログの重要性 リモートアクセスの脅威が増加する中、SSH(Secure Shell)ログの解析は、企業のセキュリティ対策において不可欠な要素となっています。SSHは、リモートLinuxサーバーへの安全な接続を提供するプロトコルですが、その利便性が悪用される危険性も孕んでいます。特に、悪意のある攻撃者が不正アクセスを試みる場合、SSHログにはその痕跡が記録されます。これらのログを適切に解析することで、異常なアクセスの兆候を早期に発見し、迅速な対応が可能になります。企業にとって、SSHログの監視と分析は、サイバー攻撃からの防御だけでなく、データの保護やコンプライアンスの維持にも寄与します。次の章では、SSHログに関連する不正アクセスの具体的な事例と、その解析手法について詳しく探っていきます。

SSHログの基本構造と解析手法

SSHログの基本構造を理解することは、効果的な解析の第一歩です。SSHログは、通常、接続の試行、認証の成功や失敗、セッションの終了など、さまざまな情報を含んでいます。これらのログは、一般的に「/var/log/auth.log」や「/var/log/secure」などのファイルに保存されています。ログの各エントリは、タイムスタンプ、ユーザー名、接続元のIPアドレス、接続の状態などの情報から構成されています。 解析手法としては、まずログファイルをテキストエディタや専用の解析ツールで開き、異常なパターンを探します。例えば、短時間に多数のログイン試行がある場合や、知らないIPアドレスからのアクセスが見られる場合は、注意が必要です。また、正規表現を用いて特定の条件に合致するエントリを抽出することも有効です。これにより、大量のデータの中から重要な情報を迅速に見つけ出すことができます。 さらに、SSHログを定期的に監視することで、リアルタイムでの異常検知が可能になります。自動化されたスクリプトやツールを活用することで、ログ解析の効率を大幅に向上させることができます。これらの手法を駆使して、企業のセキュリティを強化し、不正アクセスの早期発見に努めることが重要です。次の章では、具体的な不正アクセスの事例を挙げ、その影響と対応策について考察します。

不正アクセスの兆候を見極める

不正アクセスの兆候を見極めることは、セキュリティ対策の中で非常に重要です。SSHログを通じて観察できる異常な動きには、いくつかの具体的なパターンがあります。まず、短時間に繰り返されるログイン試行は、ブルートフォース攻撃の可能性を示唆します。特に、同一のユーザー名で異なるIPアドレスからのアクセスが頻繁に見られる場合、注意が必要です。 次に、通常の業務時間外に行われるログイン試行も警戒すべきサインです。例えば、深夜や早朝にアクセスが集中する場合、その背後に不正な意図があるかもしれません。また、知らないIPアドレスからの接続が記録されている場合は、そのアドレスを調査し、必要に応じてブロックすることが求められます。 さらに、特定のユーザーアカウントが異常に多くの接続を行っている場合も要注意です。通常利用されないアカウントや、権限のないアカウントからのアクセス試行は、内部からの攻撃やアカウントの乗っ取りの兆候である可能性があります。これらの兆候を早期に発見することで、迅速な対応が可能となり、企業の情報資産を守る一助となります。次の章では、これらの不正アクセスが実際にどのような影響を及ぼすか、そしてその対策について詳しく考察していきます。

ログ解析ツールの選定と活用法

SSHログの解析において、適切なツールの選定と活用は非常に重要です。ログ解析ツールは、膨大なデータの中から有用な情報を抽出し、異常な動きを迅速に検出するための強力な助けとなります。まず、オープンソースのツールや商用ソフトウェアの中から、企業のニーズに合ったものを選ぶことが求められます。 例えば、ログファイルを可視化するためのツールは、異常なパターンを直感的に理解するのに役立ちます。これにより、特定の時間帯におけるアクセスの集中や、異常なログイン試行を一目で把握できるようになります。また、機械学習を活用したツールも注目されており、過去のデータを基に異常を自動的に学習し、リアルタイムでの警告を出す機能を持っています。 さらに、ログ解析ツールは、定期的なスケジュールでの自動実行が可能なものも多く、手動での確認作業を軽減します。これにより、管理者は他の重要な業務に集中できるようになります。選定したツールを適切に活用することで、SSHログの解析はより効率的かつ効果的に行えるようになり、企業のセキュリティ強化に大きく貢献するでしょう。次の章では、具体的な解決策を提案し、実際の運用に役立つ情報を提供します。

実際の事例から学ぶ不正アクセスの手法

実際の不正アクセスの事例を分析することは、攻撃者の手法を理解し、効果的な対策を講じるために非常に重要です。例えば、ある企業では、SSHログにおいて特定のユーザーアカウントへの異常なアクセス試行が記録されました。調査の結果、そのアカウントは以前に使用されていたもので、現在は利用されていない状態でした。このような放置されたアカウントは、攻撃者にとって格好の標的となり得ます。 また、別の事例では、特定のIPアドレスからの短時間での多数のログイン試行が観察されました。これがブルートフォース攻撃であることが判明し、管理者は即座にそのIPアドレスをブロックしました。さらに、ログ解析を通じて、攻撃者が利用したと思われるパスワードのパターンが明らかになり、他のアカウントへの影響を未然に防ぐことができました。 これらの事例から得られる教訓は、定期的なログの監視と、異常な動きを早期に発見するための仕組みが不可欠であるということです。企業は、SSHログの解析を通じて不正アクセスの手法を学び、効果的な対策を講じることで、情報資産を守ることができます。次の章では、これらの教訓を基にした具体的な解決策を提案し、実際の運用に役立つ情報を提供します。

解析結果を基にしたセキュリティ対策

解析結果を基にしたセキュリティ対策は、企業の情報資産を守るために不可欠です。まず、SSHログの解析から得られた異常なアクセスパターンをもとに、具体的な対策を講じる必要があります。例えば、短時間に複数回のログイン試行が確認された場合、該当するユーザーアカウントのパスワードを強化し、二要素認証(2FA)の導入を検討することが重要です。これにより、たとえパスワードが漏洩した場合でも、追加の認証手段がセキュリティを強化します。 次に、異常なIPアドレスからのアクセスが見られた場合は、そのIPをブロックすることが推奨されます。さらに、定期的にログを監視し、リアルタイムでの異常検知システムを導入することで、迅速な対応が可能となります。これには、機械学習を用いたツールを活用することも一つの手段です。 また、定期的なセキュリティ教育を実施し、従業員が不正アクセスの兆候を認識できるようにすることも重要です。これにより、社内全体でのセキュリティ意識が向上し、攻撃者の侵入を未然に防ぐことができます。解析結果を基にしたこれらの対策を講じることで、企業はより強固なセキュリティ体制を構築し、不正アクセスからのリスクを軽減することができるでしょう。次の章では、これらの対策を実践する際の具体的なステップについて考察します。

SSHログ解析の意義と今後の展望

SSHログ解析は、リモートLinuxサーバへの不正アクセスを防ぐための重要な手段です。適切なログ解析を行うことで、異常なアクセスパターンや攻撃の兆候を早期に察知し、迅速な対応が可能となります。これにより、企業は情報資産を守り、セキュリティの強化を図ることができます。 今後、サイバー攻撃はますます巧妙化し、SSHログの解析手法も進化していくでしょう。特に、自動化や機械学習を活用した解析ツールの導入が進むことで、より効率的かつ効果的な異常検知が実現されると期待されます。また、定期的なセキュリティ教育を通じて、従業員の意識を高めることも重要です。 企業は、SSHログの監視と解析を継続的に行い、最新のセキュリティ対策を講じていく必要があります。これにより、サイバー攻撃からの防御力を高め、安心してビジネスを展開できる環境を整えることができるでしょう。

サーバの安全を守るための第一歩を踏み出そう

サーバの安全を守るための第一歩を踏み出そう。企業のセキュリティ対策は、日々進化するサイバー脅威に対抗するために欠かせません。SSHログの解析は、その中でも特に重要な要素です。まずは、SSHログの定期的な監視と解析を始めることをお勧めします。専門的な知識がなくても、適切なツールを使えば、異常なアクセスパターンを簡単に見つけ出すことができます。また、セキュリティ教育を通じて、従業員全体の意識を高めることも重要です。これにより、情報資産をより効果的に保護することが可能になります。今すぐ、企業のセキュリティ強化に取り組むことで、安心してビジネスを展開できる環境を整えましょう。

ログ解析の際の注意事項と倫理的配慮

SSHログの解析を行う際には、いくつかの注意事項と倫理的配慮が必要です。まず、ログデータには個人情報や機密情報が含まれる可能性があるため、取り扱いには細心の注意を払い、データプライバシー法などの関連法規を遵守することが重要です。特に、ログを分析する際には、必要な情報だけを抽出し、不要なデータの保存や共有を避けることが求められます。 また、解析結果を基にした行動についても慎重に考慮する必要があります。誤った判断を下すことで、無用なトラブルや誤解を招く恐れがあります。例えば、正当なアクセスを不正と誤認し、ユーザーアカウントをブロックしてしまうと、業務に支障をきたす可能性があります。したがって、ログ解析の結果をもとに行動を起こす前に、十分な確認と検証を行うことが重要です。 さらに、ログ解析のプロセス自体が透明であることも大切です。関係者とのコミュニケーションを図り、解析の目的や方法を明確にすることで、信頼関係を築くことができます。これにより、組織全体がセキュリティ意識を高め、協力して不正アクセスの防止に努めることができるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。