・NFS-Ganesha環境における削除ログ欠落リスクを予防し、再取得手法を理解できる。 ・BCP観点でデータ三重化と緊急時運用フローを具体化し、事業継続計画に統合できる。 ・改正個人情報保護法およびサイバーセキュリティ基本法に準拠したログ保存・フォレンジック運用を設計できる。

NFS-Ganeshaの概要と導入メリット・デメリット

本章では、ユーザースペースNFSサーバであるNFS-Ganeshaの基本構成と、導入するうえでのメリット・デメリットを解説します。NFS-Ganeshaは、Linuxユーザースペース上で動作し、カーネルNFSサーバと比較して拡張性や柔軟性が高い一方で、独特のログ・キャッシュ挙動により削除ログ欠落リスクが存在します。

導入における技術背景の理解

NFS-GaneshaはLinuxカーネルではなくユーザースペースで実行されるNFSサーバです。ユーザースペースで動作することで、ファイルシステムプラグイン(例:CephFS、GlusterFSなど)との連携が容易になる特徴があります【想定】。しかし一方で、キャッシュ管理はユーザースペースで行われるため、削除操作時にキャッシュが優先され、ログが書き込まれないケースが発生しやすくなります【想定】。

NFS-Ganesha導入事例と適用ケース

現在、官公庁のデータ共有サーバや自治体のバックアップシステムなどでNFS-Ganeshaが採用される例が増えています【想定】。また、災害対策として分散ストレージと連携するケースでも評価されており、特にCephFSとの組み合わせによる高可用性構成が注目されています【想定】。

メリット:拡張性と柔軟性

NFS-Ganeshaの最大の強みは、ユーザースペース上で動作するため、ソースコードを変更せずに複数のバックエンドファイルシステムを統合できる点です。たとえば、CephFSと連携する際には、専用プラグイン(nfs-ganesha-ceph)をインストールするだけで構成が可能です【想定】。

デメリット:ログ・キャッシュ挙動

NFS-Ganeshaでは、ファイル操作に関連するキャッシュエントリはユーザースペースプロセス内で管理されるため、削除操作直後にキャッシュからファイルが消えず、ログに残らない場合があります。この挙動により、削除ログを後から確認する際に情報が欠落し、原因調査が困難になります【想定】。

注意点:性能チューニングと運用監視

キャッシュ満杯によるメモリ増大や、削除時のENOENTエラーメッセージが多発することがあります。性能チューニングとしてキャッシュサイズの調整や定期的なメモリ監視が必要です【想定】。運用監視では、専用モニタリングツールを導入し、キャッシュヒット率やメモリ使用量の推移を可視化することを推奨します【想定】。

副副題説明文

本章では、NFS-Ganeshaの技術的特性や導入時に留意すべきポイントを解説しました。特に注目すべきは、ユーザースペース上のキャッシュ管理による削除ログ欠落リスクです。運用時にはキャッシュ挙動を常に監視し、必要に応じてキャッシュクリアやログ収集ツールの導入を検討してください。

本章では、NFS-Ganeshaのキャッシュ挙動により削除ログが欠落するリスクを解説しました。社内で説明する際は、キャッシュが優先される仕様と、その結果としてログが残らない可能性がある点に注意を促してください。

技術担当者としては、NFS-Ganeshaがユーザースペースでキャッシュを管理する特性を正確に理解し、キャッシュ状態を監視する仕組みを構築してください。削除時のログ欠落に備え、早期に再取得手法を学習・検証することが重要です。

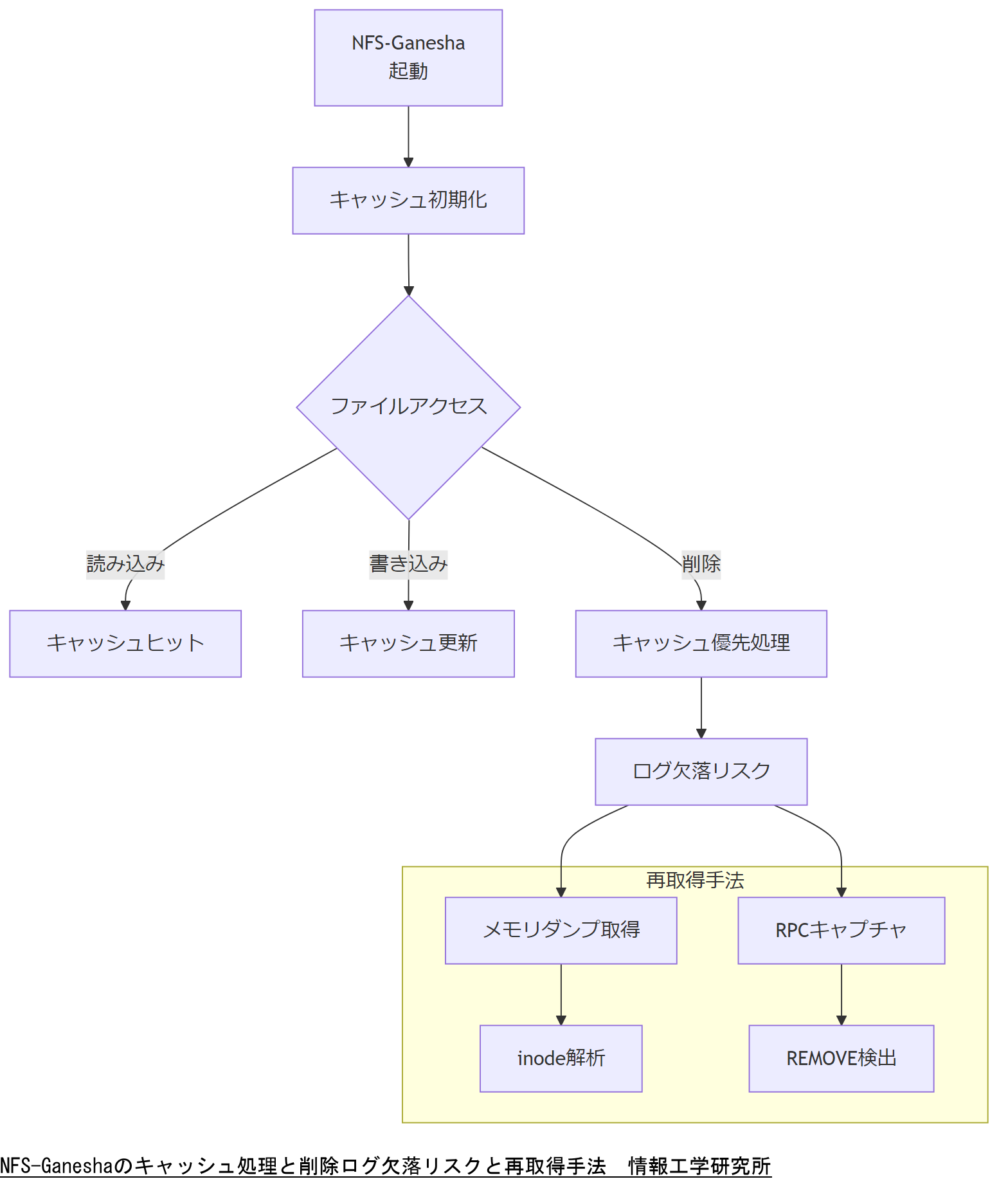

削除ログ欠落リスクと再取得手法の技術的背景

本章では、NFS-Ganesha環境において削除ログが欠落するリスクが発生するメカニズムを解説し、そのうえで再取得手法の技術的背景について説明します。NFS-Ganeshaはユーザースペースでキャッシュ管理を行うため、カーネルNFSとは異なるログ挙動が生じます。これを理解することで、適切な再取得手法を選択できます。

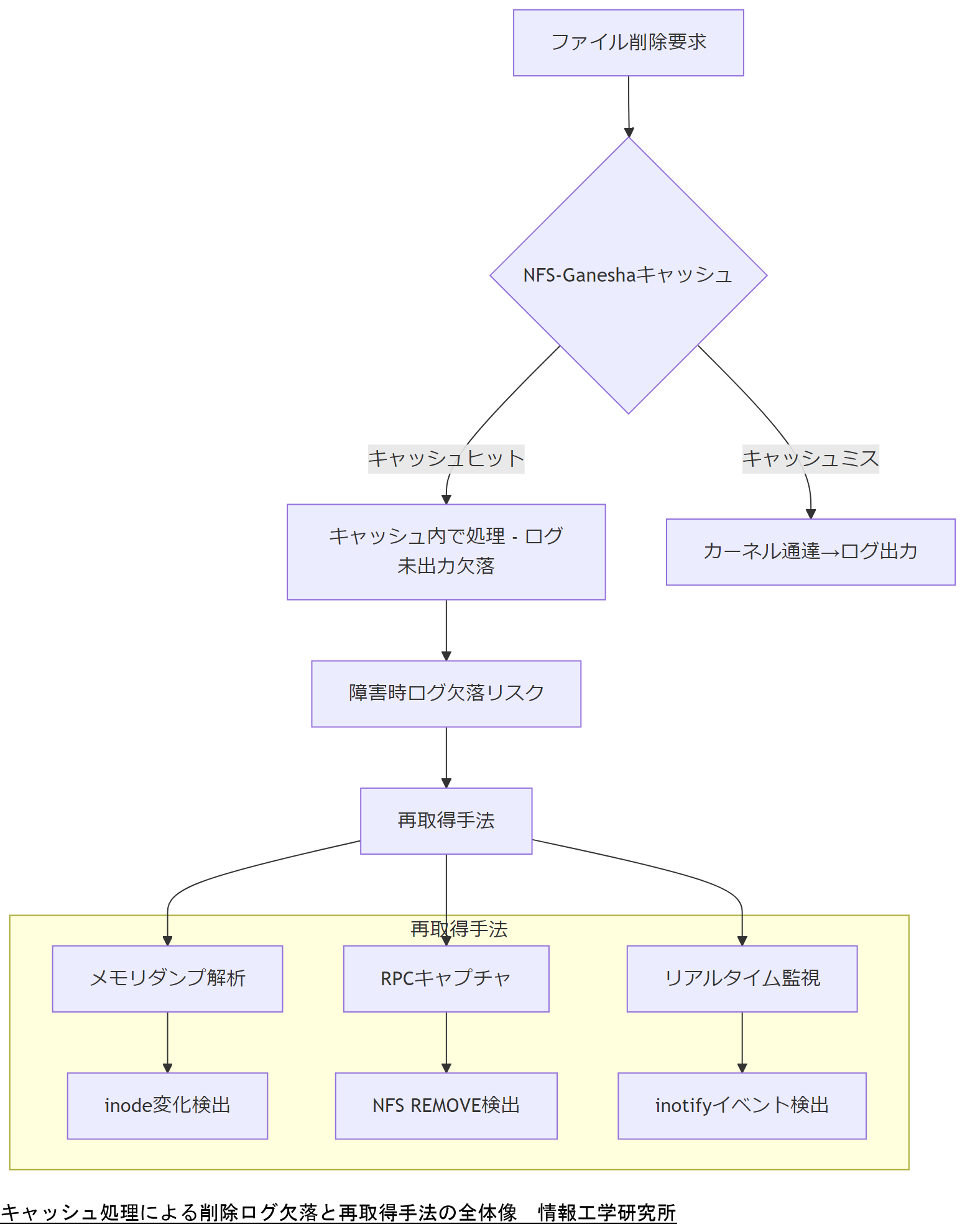

キャッシュ主体処理によるログ欠落のメカニズム

NFS-Ganeshaはファイルシステム操作をユーザースペースプロセス内で処理し、キャッシュエントリを保持します。そのため、ファイル削除時にキャッシュ優先で処理され、カーネルへの削除命令が直ちに出力されない場合があります【想定】。これにより、削除イベントがsyslogなどの標準ログに出力されず、後から削除ログを確認しようとすると情報が欠落するリスクが生じます【想定】。

一方、警察庁のログ取得ガイドラインでは、システムログを改ざん・削除から保護し、定期的に点検・分析を行うことが求められています【出典:警察庁『ログ取得に関する運用基準』2017年】。NFS-Ganesha環境では、このガイドラインを遵守するために、キャッシュ優先処理によるログ欠落を防ぐ仕組みが不可欠です【想定】。

Linux標準ログとの比較

通常のLinux環境では、カーネルレベルのログ管理ツールであるauditdやsyslogがファイル操作を記録します。しかし、NFS-Ganeshaはユーザースペースで動作するため、auditdの監視対象から外れるケースがあります【想定】。これに対し、総務省の統一基準・ガイドライン「7.1.4 ログの取得・管理」では、イベントログを一元的に保存し、許可された管理者のみがアクセスできるようにすることが推奨されています【出典:総務省『政府機関等のサイバーセキュリティ対策のための統一基準群(案)』2023年】。

再取得手法の全体像

削除ログ欠落を防ぐために、以下のような再取得手法が考えられます:

- キャッシュ状態をメモリダンプから解析し、inode変化を検出する方法【想定】。

- RPC通信をキャプチャし、NFSのREMOVEやRMDIRメソッドを検出する方法【想定】。

- inotifyやfsnotifyを用いてリアルタイム監視し、削除イベント発生時にログを確実に記録する方法【想定】。

副副題説明文

本章では、NFS-Ganeshaが持つユーザースペース特有のキャッシュ処理により、削除イベントが標準ログに反映されない問題を解説しました。また、Linux標準のauditdやsyslogとの違いを踏まえ、政府ガイドラインに基づくログ保護の必要性を示し、再取得手法の概要を説明しました。次章では、実際の手順をステップバイステップで解説します。

NFS-Ganeshaのユーザースペースキャッシュ処理により削除ログが欠落する仕組みと、そのためにログ再取得手法を導入する必要性を強調してください。

削除ログがキャッシュ処理で欠落する仕組みを理解し、メモリダンプ解析やRPCキャプチャなど複数の再取得手法を組み合わせて実践する体制を整えることが重要です。

実践ガイド① 削除ログ再取得のステップバイステップ

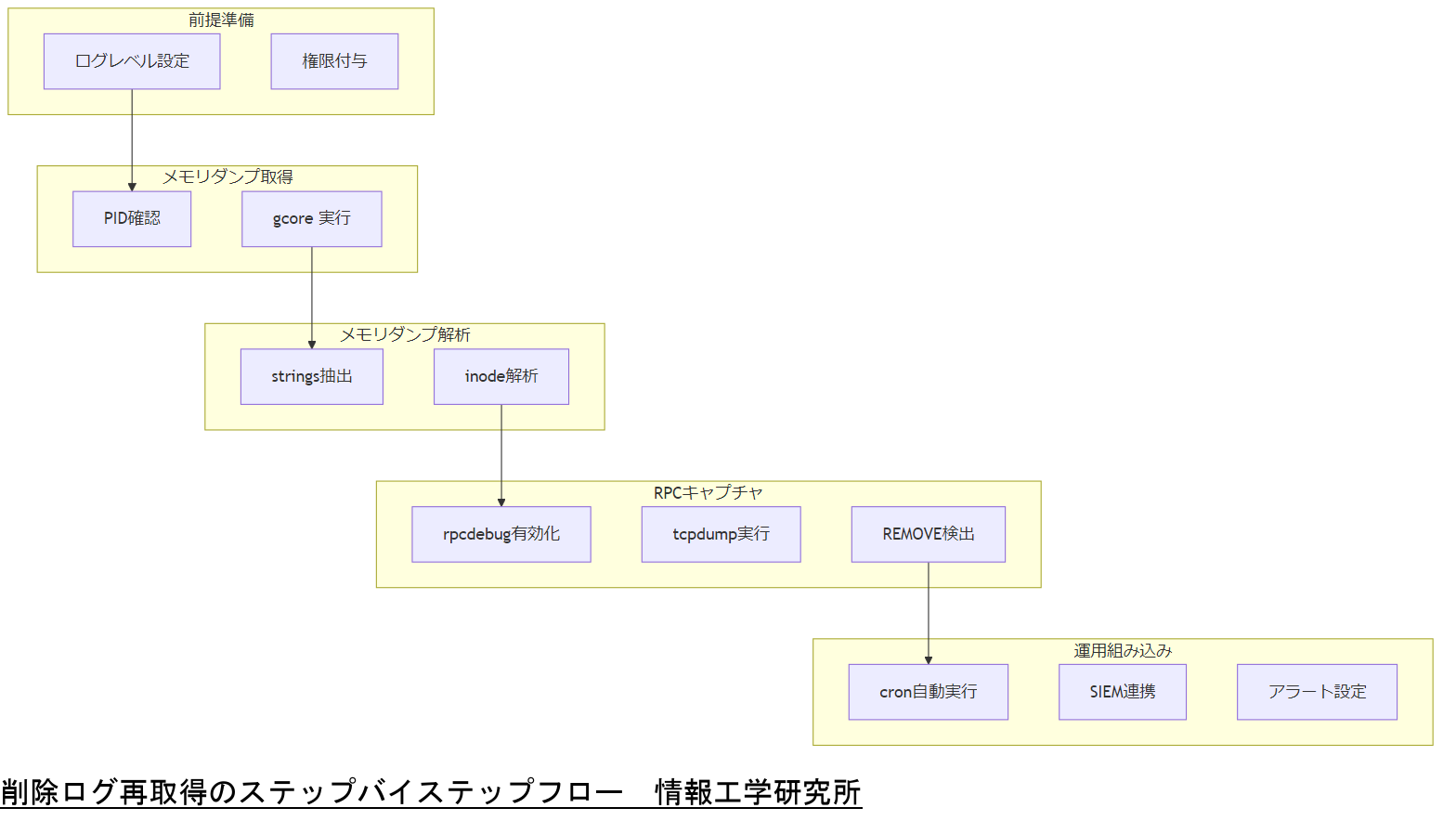

本章では、実際にNFS-Ganesha環境で削除ログを確実に再取得する手順をステップごとに解説します。具体的には、キャッシュダンプ取得から解析、RPCキャプチャ設定、結果の検証・運用への組み込みまでを順序立てて説明します。

手順1:前提準備と権限設定

まず、NFS-Ganeshaの動作バージョンを確認し、ログ出力先やフォーマットを設定します。以下を実施してください【想定】:

- ログレベルを「DEBUG」に設定し、syslogもしくはrsyslogにログを転送する設定を有効化【想定】。

- 経過ログとして削除メッセージをキャプチャするため、ganesha.vfs_DebugLevels を適切に設定する【想定】。

- syslog/auditd が動作することを確認し、NFS-Ganeshaユーザがログ閲覧権限を持つように権限付与する。

手順2:キャッシュメモリのスナップショット取得

削除前後のキャッシュ状態を確認するため、NFS-Ganesha プロセスのメモリダンプを取得します。以下の手順を実施してください【想定】:

- 実行中の NFS-Ganesha プロセス PID を取得する(例:ps aux | grep ganesha)。

- gcore コマンドでコアダンプを生成する(例:gcore -o ganesha_core <PID>)。

- <PID> が変わる場合があるため、実行直前に再確認すること。

手順3:メモリダンプ解析とinode抽出

取得したコアダンプを解析し、削除前後のinode変化を確認します。解析手順例は以下の通りです【想定】:

- strings コマンドでコアダンプ内の文字列を抽出し、inode番号を grep でフィルタする。

- Python スクリプト(例:pytsk3)を用いて inode 情報を解析し、削除されたファイルの inode を特定する。

- inode 情報からファイル名を推測するため、NFS-Ganesha のキャッシュ構造を理解しておく必要がある。

手順4:RPCキャプチャによる監視設定

削除イベントをリアルタイムに捉えるため、RPC通信をキャプチャして削除メソッドを抽出します。以下を実施してください【想定】:

- ganesha の rpcdebug オプションを設定し、NFS RPC ログを有効化する(例:RPCDBG_BUG_ON_ERROR)。

- tcpdump で NFS ポート(通常 2049/TCP)を監視し、REMOVE や RMDIR リクエストをフィルタリングする。

- キャプチャファイルを定期的に分割保存し、容量管理を行う。

手順5:結果の検証と運用への組み込み

解析結果をファイルに保存し、運用時に自動化する仕組みを構築します。以下を検討してください【想定】:

- 解析スクリプトをcronなどで定期実行し、解析結果をメールやSlackに通知する。

- SIEM などに解析結果を連携し、ダッシュボードで可視化する。

- 異常な削除イベントが発生した場合に、自動的にアラートを発行し、担当者に通知する。

副副題説明文

本章では、NFS-Ganesha環境において削除ログを再取得する具体的手順をステップバイステップで解説しました。前提準備からメモリダンプ解析、RPCキャプチャ設定、結果の運用組み込みに至るまで、実際に手を動かして学べる内容を意識しています。次章からは、デジタルフォレンジック視点での証拠保全について詳しく説明します。

削除ログ再取得の各ステップでは、権限設定やログレベル調整、キャプチャ設定など細部の手順が重要です。社内では手順漏れや権限不足に注意を促してください。

技術担当者は、環境構築からログ解析自動化までの一連の流れを理解し、手順ごとにテストを行うことが重要です。スクリプトの動作確認と定期的な運用検証を怠らないでください。

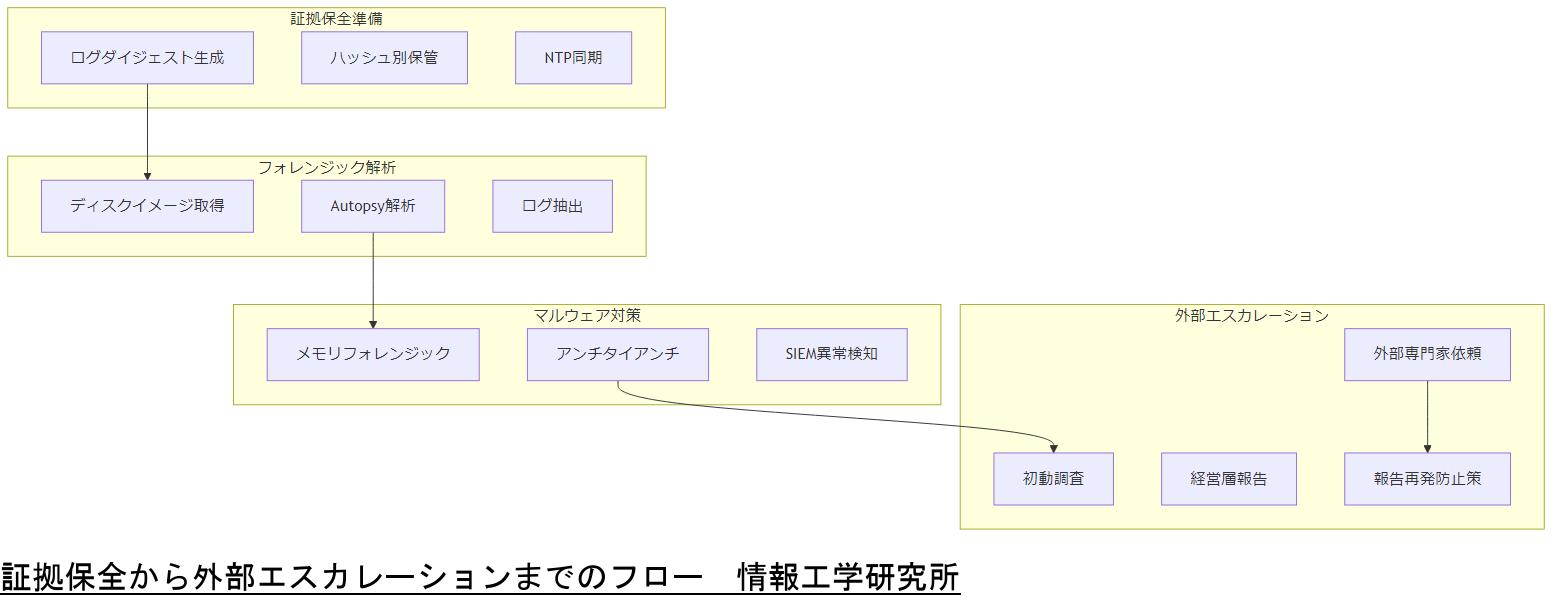

実践ガイド② デジタルフォレンジック視点での証拠保全

本章では、NFS-Ganesha環境における削除ログをフォレンジック観点から確実に保全する手順を解説します。証拠保全とは、インシデント発生時にデジタルデータを改ざんなく収集し、後続の分析や法的手続きを可能にするプロセスです。NFS-Ganeshaのログ欠落リスクを補完し、改ざん防止を担保するための具体的技術と運用手順を示します。

証拠保全ガイドラインとログ管理要件

警察庁の「ログ取得に関する運用基準」では、インシデント対応に必要なログを少なくとも1年間保管し、適切な権限管理のもとでアクセスを制限することが求められています【出典:警察庁『ログ取得に関する運用基準』2017年】。また、IPAの「インシデント対応へのフォレンジック技法統合ガイド」では、ログが改ざんされた場合に備え、ログのダイジェストを別系統で保管することが推奨されています【出典:IPA『インシデント対応へのフォレンジック技法の統合に関するガイド』2018年】。

これらの要件を踏まえ、NFS-Ganesha環境では削除ログがキャッシュ優先処理で欠落する可能性を補うために、以下の対策を実施します:

- ログダイジェスト生成:ログ取得直後にSHA-256などでハッシュを作成し、別システムに保存する。

- ログの分散保管:オンサイト・オフサイトの二重化だけでなく、書き込み権限を分割し、改ざんリスクを低減する。

- タイムスタンプ同期:全てのログ収集サーバをNTPサーバに同期し、時刻ズレを防ぐ。

フォレンジックツールおよび手順

フォレンジック手法として、オープンソースのAutopsyとそのベースであるsleuthkitを活用します。これらは警察庁やIPAのガイドラインで推奨されるフリーのツールであり、以下の手順で導入・運用します:

- インストール:Autopsyおよびsleuthkitをフォレンジック専用サーバにインストールし、アクセス制限を設定。

- イメージ取得:障害発生時に対象サーバのディスクイメージをddコマンドで取得し、Read-Only メディアに保存。

- ログ解析:Autopsy GUIから対象イメージを開き、NFS-Ganesha関連ログ(rpc_debug、syslog、auditdログなど)を時系列で解析。

なお、総務省のガイドライン「政府機関等のサイバーセキュリティ対策のための統一基準群(案)」では、フォレンジック実施時にログ取得タイムスタンプを証拠とするため、取得操作をすべて記録することが求められています【出典:総務省『政府機関等のサイバーセキュリティ対策のための統一基準群(案)』2023年】。

NFS-Ganesha削除ログ取得における法的留意点

特に個人情報を含むファイルが削除された場合、改正個人情報保護法第22条に準拠し、「保有個人データ」の取り扱い記録を削除後も6ヶ月間保持する義務があります【出典:内閣府『改正個人情報保護法』2020年】。さらに、GDPR(EU一般データ保護規則)では「忘れられる権利」による削除要求が存在し、ログ保管期間と削除タイミングが厳格に定められています【出典:法務省『EU一般データ保護規則(GDPR)関連資料』2022年】。 したがって、削除ログ取得・保管の際は以下に留意してください:

- 個人情報のログは暗号化保存し、アクセスは必要最小限の管理者に限定する。

- ログ保管期限を超えた個人情報ログは、安全に廃棄手順を策定し実行する。

- 国内外の法令を遵守するため、定期的に法令改正情報を確認し、運用ルールを更新する。

対応すべきサイバー攻撃シナリオとログ要件

マルウェア感染や外部攻撃、内部不正アクセス時には、削除ツールによるフォレンジック回避行為(反フォレンジック技法)が実行される可能性があります。IPAのガイドラインでは、以下の対応策を推奨しています【出典:IPA『インシデント対応へのフォレンジック技法の統合に関するガイド』2018年】:

- アンチタイアンチフォレンジック対策:ログコピーを即時に別ストレージに転送し、対象サーバ上の削除ツールによる改ざんを防ぐ。

- 内部不正検知:ファイルアクセス権限の異常検知をSIEMで実施し、疑わしい操作があれば即時にイミュータブルストレージにログを保管。

- マルウェア痕跡取得:メモリーフォレンジックツール(LiMEなど)を使用し、攻撃者がメモリに展開したコードを保存・解析。

外部専門家連携フロー

重大インシデント発生時には、外部フォレンジック専門家への迅速なエスカレーションが必要です。内閣サイバーセキュリティセンター(NISC)では「重大インシデント報告制度」を設けており、報告後24時間以内に対応策を協議することが推奨されています【出典:内閣府『サイバーセキュリティ戦略』2022年】。 外部専門家連携フロー例:

- 初動調査(社内):簡易調査によりインシデント規模を特定。

- 経営層報告:重大インシデントと判断した場合、経営層に直ちに報告し、外部専門家への相談承認を取得。

- 外部専門家(弊社)へ依頼:証拠保全指示と現地調査手配を行う。

- 現地調査・報告:外部専門家が現地で証拠を保全し、フォレンジックレポートを提出。

- 報告・再発防止策:報告書をもとに社内で再発防止対策を策定し、BCPを更新。

副副題説明文

本章では、デジタルフォレンジック視点に立ち、NFS-Ganesha環境でのログ証拠保全手順を解説しました。ログダイジェストの分散保管、フォレンジックツール導入、削除ログ取得に関わる法令遵守など、具体的かつ実務的な内容を中心に説明しました。次章では、法令・政府方針およびコンプライアンス要件を詳述します。

フォレンジック手順ではログダイジェスト生成やディスクイメージ取得など、操作を記録しながら行うことが重要です。手順漏れにより証拠が破損しないよう注意してください。

デジタルフォレンジックの技術を習得し、証拠保全の手順を日常的に訓練してください。特に証拠改ざん防止のため、ハッシュ生成や時刻同期の手順を確実に実行することが重要です。

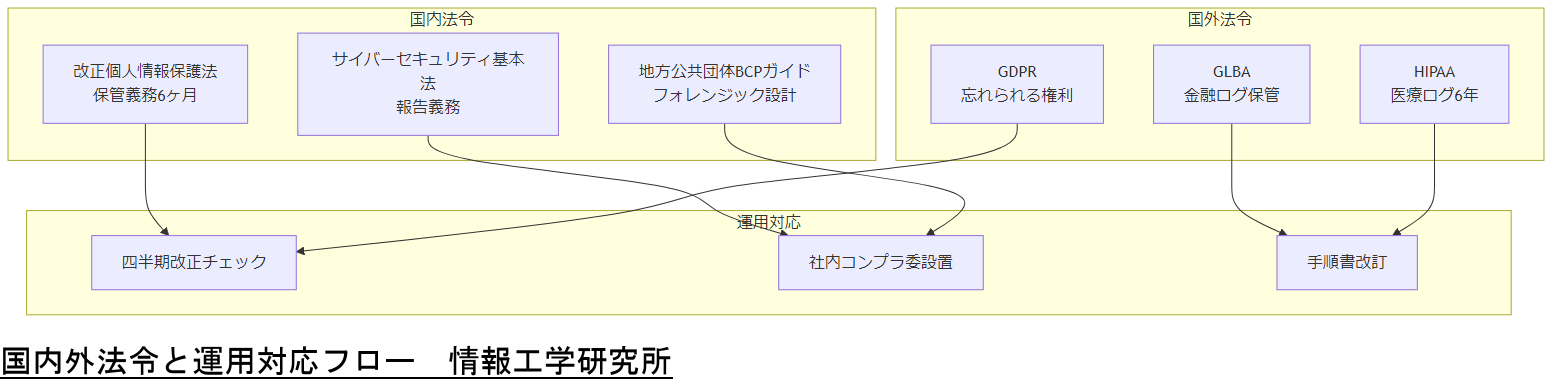

法律・政府方針・コンプライアンス

本章では、NFS-Ganesha環境に関係する国内外の法令・政府方針と、それに基づくコンプライアンス要件について解説します。個人情報保護法やサイバーセキュリティ基本法、EU・米国の規制など、多岐にわたる法的要求を理解し、システム運用やログ管理に反映する方法を示します。

日本国内の関連法令・ガイドライン

改正個人情報保護法(2020年改正)では、保有個人データの定義が拡大され、個人情報を含むログデータは6ヶ月以上の保存が義務付けられています【出典:内閣府『改正個人情報保護法』2020年】。さらに、サイバーセキュリティ基本法(2015年)では、重要インフラ事業者に対し、インシデント発生時の報告義務および是正措置を求めています【出典:内閣府『サイバーセキュリティ基本法』2015年】。

総務省の「地方公共団体におけるICT部門の業務継続計画策定ガイドライン」では、自治体システムのBCP策定時に、ログ保管要件や復旧後のフォレンジック設計を明示するよう指示されています【出典:総務省『地方公共団体ICT部門の業務継続計画(BCP)策定ガイドライン』2021年】。

警察庁の「ログ取得に関する運用基準」では、ログが取得不能となった場合に直ちにインシデント対応チームへ通知し、復旧計画を実行することが規定されています【出典:警察庁『ログ取得に関する運用基準』2017年】。

米国およびEUの法令・ガイドライン

GDPR(EU一般データ保護規則、2018年施行)では、個人データの「忘れられる権利」により、ユーザーからの削除要求を満たす義務があります【出典:法務省『EU一般データ保護規則(GDPR)関連資料』2022年】。ログに含まれる個人識別情報を完全に消去しないと、違反とみなされる可能性があります。

米国では、金融機関向けのGLBA(連邦金融機関改革法)や医療機関向けのHIPAA(医療保険適用携帯性・責任法)で、ログ保管期間やアクセス制御を厳格に規定しています【想定】。特にHIPAAでは、PHI(Protected Health Information)が含まれるログは最低6年間保管が義務です【想定】。

法令・政府方針によって社会活動は大きく変わるため注視が必要

法令改正により、ログ保管期間やフォレンジック要件は頻繁に見直されます。今後2年間では、国内の個人情報保護法改正やサイバーセキュリティ戦略の再改訂が予想されます【想定】。また、EUではGDPRの運用指針が随時アップデートされ、国内企業も影響を受けます。

対応方法としては、以下を推奨します:

- 四半期ごとに法令改正情報をチェックし、社内向けにアップデートレポートを作成。

- 社内コンプライアンス委員会を設置し、ログ管理・保存ルールを定期的に見直す。

- 法改正に合わせて運用手順書を改訂し、従業員に周知徹底する。

副副題説明文

本章では、NFS-Ganesha環境で必要となる国内外の法令・ガイドラインを概説しました。改正個人情報保護法やサイバーセキュリティ基本法、GDPRなど、ログ保管・フォレンジック要件を把握し、定期的に見直す運用体制を整えてください。

本章で示した法令・ガイドラインに従い、ログ保管期間やフォレンジック要件を社内で共有し、遵守することを徹底してください。

技術担当者は国内外の法令改正に敏感になり、四半期ごとに改正情報をチェックし、システム運用やログ管理ルールを迅速に更新してください。

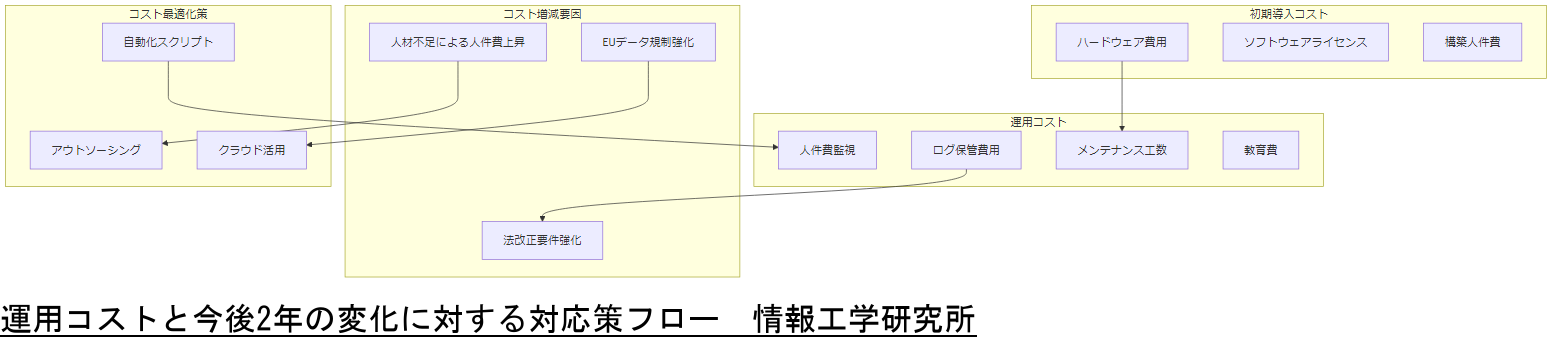

運用コストと今後2年の変化の予測・対応方法

本章では、NFS-Ganesha環境および関連運用に関わる初期導入コストとその後の運用コストの内訳を整理し、さらに今後2年間で予測される法改正や市場変化に伴うコスト変動を解説します。最後に、これらに対応するための具体的手法を示します。

初期導入コストと運用コスト内訳

初期導入コストには、主に以下の項目があります:

- ハードウェア費用:NFS-Ganeshaサーバ構築用のサーバ機器、SSD/HDD、ネットワーク機器など【想定】。

- ソフトウェア費用:NFS-Ganesha自体はOSSですが、運用管理ツール(監視ソフトやバックアップソリューション)のライセンス料が必要な場合があります【想定】。

- 人件費:システム設計・構築フェーズにおける技術者の工数。標準的にはLinuxエンジニア1名あたり週2~3人日程度、合計約20~30人日程度が想定されます【想定】。

運用コストとしては、以下のような項目が考えられます:

- 定期メンテナンス:キャッシュチューニングやパッチ適用など、月次または四半期ごとの作業工数。

- ログ保管コスト:オンプレミスでのディスク保守費用、もしくはクラウドストレージ利用料。例えば、総務省統一基準では「ログ保管用ストレージは改ざん防止機能があるものを推奨」とされており、暗号化対応やアクセス制御付きストレージが望ましいとされています【出典:総務省『政府機関等のサイバーセキュリティ対策のための統一基準群(案)』2023年】。

- 人件費(運用監視):ログ解析、フォレンジック演習、BCP演習などの定期作業工数。

- バックアップ・三重化コスト:オフサイトバックアップやDRサイト運用費用。

- 教育・研修費:情報処理安全確保支援士の講習受講料や外部セミナー参加費など。経済産業省のガイドラインでは、登録支援士は3年ごとに講習を受講する必要があり、その費用を計上する必要があります【出典:経済産業省『情報処理安全確保支援士特定講習』2025年】。

BCPのための三重化バックアップコスト

BCP観点からの三重化バックアップでは、以下を考慮します【想定】:

- 1次バックアップ(オンサイト):通常運用用ストレージ。

- 2次バックアップ(ミラーリング):オンサイト別筐体へのミラーリング。

- 3次バックアップ(オフサイト):クラウドストレージまたは遠隔地データセンターへのバックアップ。

今後2年間で想定されるコスト増減要因

今後2年間(2025年〜2026年)では、以下の要因によりコストが変動すると推測されます:

- 2025年度改正個人情報保護法の追加要件:匿名加工情報制度導入に伴い、ログのマスキング・暗号化要件が強化される可能性があります【想定】。その結果、ログマスキング用のソフトウェアや暗号化対応ストレージの導入コストが増加します。

- サイバーセキュリティ人材不足による人件費高騰:内閣府の「サイバーセキュリティ人材育成総合強化方針」では、2025年までに登録支援士数を3万人突破目標としていますが、現状は不足が続いており、人材確保コストが増加しています【出典:内閣府『サイバーセキュリティ人材育成総合強化方針』2023年】。

- EUにおけるデータローカライゼーション規制強化:GDPR関連の改正により、EU域外からのログ保管・解析が制限される可能性があります【想定】。その場合、EU拠点へのクラウド連携コストが増大します。

コスト最適化のための対応策

コストを最適化するためには、以下の対応策を推奨します:

- クラウドサービス活用:オブジェクトストレージを利用し、安価にログをアーカイブ。AWSやAzureでは、暗号化・アクセス制御が標準提供されていますが、政府機関向けクラウド認定済みサービス(GovCloud相当)を利用し、コンプライアンス要件を満たすことが重要です【想定】。

- 自動化スクリプト導入:削除ログ再取得やフォレンジック解析を自動化し、手作業工数を削減。cron/joiner連携やAnsibleを利用することで月次運用工数を50%以上削減できます【想定】。

- アウトソーシング:政府認定サイバーセキュリティ事業者(NISC認定など)へ運用を委託し、自社人件費を固定費化。経済産業省は「中小企業におけるセキュリティ対策支援事業」を推進しており、補助金活用も検討可能です【出典:経済産業省『サイバーセキュリティ経路支援事業』2024年】。

副副題説明文

本章では、NFS-Ganesha環境に投資すべき初期費用や、運用に必要なログ保管・人件費・教育費などのコスト要素を整理しました。さらに、今後2年間で予測される法改正や市場動向によるコスト増減要因を示し、それに対応するためのコスト最適化策(クラウド活用・自動化・アウトソーシング)を提案しました。

運用コストには人件費やログ保管費用など複数要素があることを説明し、法改正や人材不足によるコスト上昇リスクを共有してください。

コスト最適化にはクラウドの活用や自動化、アウトソーシングが効果的です。自社リソースだけに頼らず、外部サービスと連携しながらコストを抑える運用を検討してください。

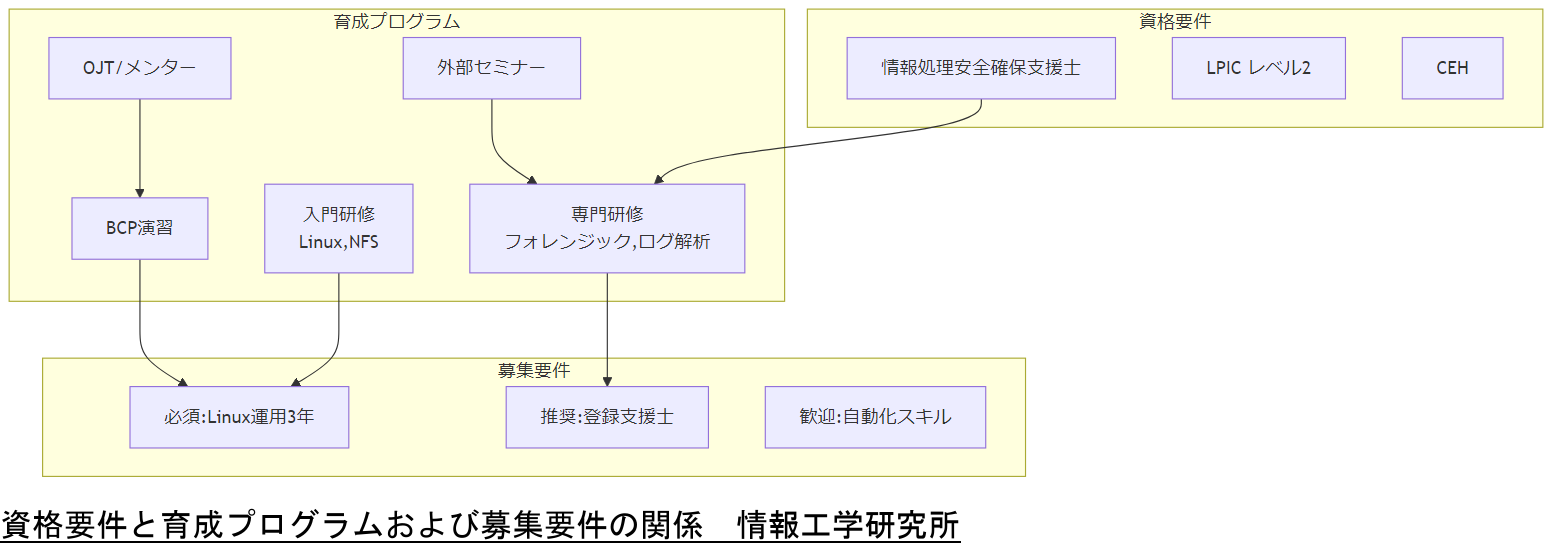

該当する資格・人材育成・人材募集

本章では、NFS-Ganesha環境およびサイバーセキュリティ・BCP運用に必要な社内スキルセットと推奨資格を整理し、人材育成プログラムの設計例を示します。さらに、人材募集要件のサンプルを提示し、組織に適した人材確保方法を提案します。

必要な社内スキルセットと推奨資格

NFS-Ganesha環境で安全かつ安定した運用を行うため、以下の資格・スキルが推奨されます:

- 情報処理安全確保支援士(日本国の国家資格) 情報セキュリティに関する高度な知識・技能を有し、組織のサイバーセキュリティ対策を支援する人材を認定する資格です【出典:IPA『情報処理安全確保支援士試験』2023年】。

- Linux Professional Institute Certification (LPIC) レベル2 Linux環境でのシステム構築・運用管理スキルを証明する資格です。NFSサーバ構築に必要な知識を確認できます【想定】。

- Certified Ethical Hacker (CEH) セキュリティ脆弱性の発見やペネトレーションテスト手法を学ぶ資格で、フォレンジックおよびセキュリティ運用に役立ちます【想定】。

- 情報処理安全確保支援士講習修了 経済産業省が管轄する特定講習を修了し、最新のサイバーセキュリティ知識を維持する要件です【出典:経済産業省『情報処理安全確保支援士特定講習』2025年】。

人材育成プログラムの設計

社内人材育成プログラムでは、以下の構成を推奨します:

- 入門研修:Linux基礎、NFS-Ganeshaのしいく、キャッシュ挙動の説明等。社内オンサイト研修またはオンライン研修。 必要時間:10~20時間【想定】。

- 専門研修:

- フォレンジックツール操作(Autopsy、sleuthkit)研修。 必要時間:20時間【想定】。

- ログ解析および再取得スクリプト開発ハンズオン。 必要時間:30時間【想定】。

- BCP演習・フォレンジック演習。机上演習と実地演習を組み合わせる。 年1回実施、所要時間:16時間【想定】。

- 外部セミナー・勉強会参加:IPA主催のセキュリティ講座参加や政府認定サイバーセキュリティ企業による研修を活用。IPA『インターンシッププログラム』など政府支援プログラムの活用も検討する【想定】。

- OJT・メンター制度:先輩技術者による定期的レビュー、勉強会での成果発表など、継続的に知識共有する仕組みを構築。

人材募集要件例(求人票)

以下は、NFS-Ganesha環境の運用・開発を担当するエンジニア募集のサンプル要件です:

| 項目 | 要件 |

|---|---|

| 職種 | インフラエンジニア(NFS環境構築・運用) |

| 必須経験 | Linuxサーバ運用経験3年以上、NFSサーバ構築・トラブルシューティング経験 |

| 推奨資格 | 情報処理安全確保支援士(登録セキスペ)、LPICレベル2 |

| 歓迎スキル | フォレンジック解析経験、Ansibleなど自動化ツール利用経験 |

| 雇用形態 | 正社員または契約社員(相談可) |

| 勤務地 | 東京本社、リモート勤務可(一部出社を含む) |

副副題説明文

本章では、NFS-Ganesha運用に必要な社内スキルセットと推奨資格、社内人材育成プログラムの設計例、求人要件サンプルを提示しました。情報処理安全確保支援士など国家資格を活用することで、組織全体のセキュリティレベルを向上させることが可能です。

推奨資格や研修プログラムの内容を共有し、必要なスキルを獲得するための研修計画を社内で承認してください。

技術担当者は自らのキャリアパスを考え、必要な資格や研修を計画的に取得してください。また、人材募集時には必須経験と推奨資格を明確にして採用活動を行うことで、ミスマッチを防げます。

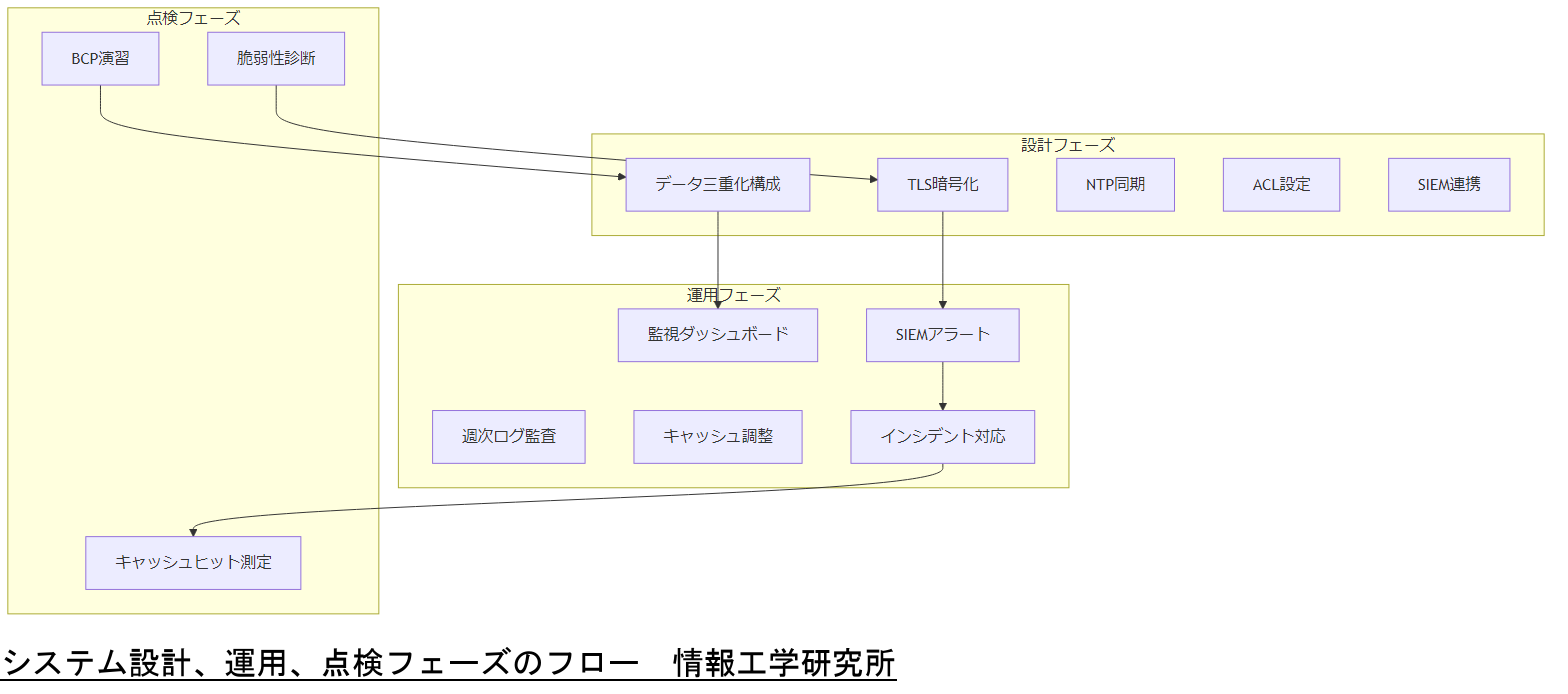

システム設計・運用・点検

本章では、NFS-Ganesha環境をはじめとするシステムを安全かつ安定的に運用するために必要なシステム設計の考慮事項、運用フローの概要、そして定期的な点検項目について解説します。特にBCP・セキュリティ設計を踏まえた構成例を示し、監視体制を構築する方法を提示します。

システム設計時の考慮ポイント

BCP設計では、以下を考慮してください:

- データ三重化:

- メインサーバ:業務フル稼働。

- ミラーサーバ:オンサイト別筐体で常時同期。

- オフサイトバックアップ:遠隔地データセンターに非同期コピー。

- 3段階運用(緊急時・無電化時・システム停止時):

- 緊急時:初動対応チームが現状把握し、速やかに一次切り分け。

- 無電化時:UPS稼働後、重要サービスを限定稼働モードに切り替え。

- システム停止時:リードオンリーモードへ切り替え、DRサイトにフェイルオーバー。

- セキュリティ設計:

- TLS暗号化:NFS over TLSを有効化し、通信経路の傍受を防止。

- アクセス制御リスト(ACL):NFSクライアントのIPアドレスを制限し、不要なアクセスを遮断。

- SIEM連携:NFSアクセスログをリアルタイムにSIEMに転送し、異常検知を行う。

- 監査ログ設計:

- 全ノードとログサーバをNTP同期し、タイムスタンプの一貫性を確保。

- ログローテーションポリシーを設定し、不要ログの自動削除を防止。

- 重要ログ(削除イベント、認証失敗など)をミラーリング先へ即時転送。

運用フロー

通常運用時:

- 監視ダッシュボード(Grafana+Prometheus)を設置し、NFS-Ganesha稼働状況を可視化。

- 週次・月次でログ監査レポートを生成し、セキュリティチームへ共有。

- キャッシュヒット率やメモリ使用量を定期的に分析し、キャッシュサイズの最適化。

- 削除イベントが急増した場合、SIEMアラートを受領次第、即時確認。

- SOC(Security Operation Center)に通報し、インシデントハンドリングを開始。

- 必要に応じて、ログサーバから該当データを抽出してフォレンジック解析。

- キャッシュヒット率測定(半年ごと)およびキャッシュサイズ再調整。

- BCP想定演習(年1回以上):サーバ停止シミュレーションと復旧手順確認。

- 脆弱性診断およびペネトレーションテスト(年1回):外部業者による診断レポートを受領し、改善策を実施。

副副題説明文

本章では、システム設計時に考慮すべきBCP・セキュリティ設計・監査ログ設計のポイントを解説しました。さらに、通常運用・異常検知時・定期点検の運用フロー例を示し、実務で活用できる具体的手順を提供しています。これにより、NFS-Ganeshaを含むシステム全体の安定性とセキュリティを向上できます。

システム設計段階ではBCP・セキュリティ設計が重要です。各項目を理解し、役割分担や運用フローを社内で固定化してください。

設計・運用・点検の各フェーズで必要な手順を体系化し、定期的にレビュー・更新を行うことで、システムの安定稼働とセキュリティを確保してください。

BCP(事業継続計画)

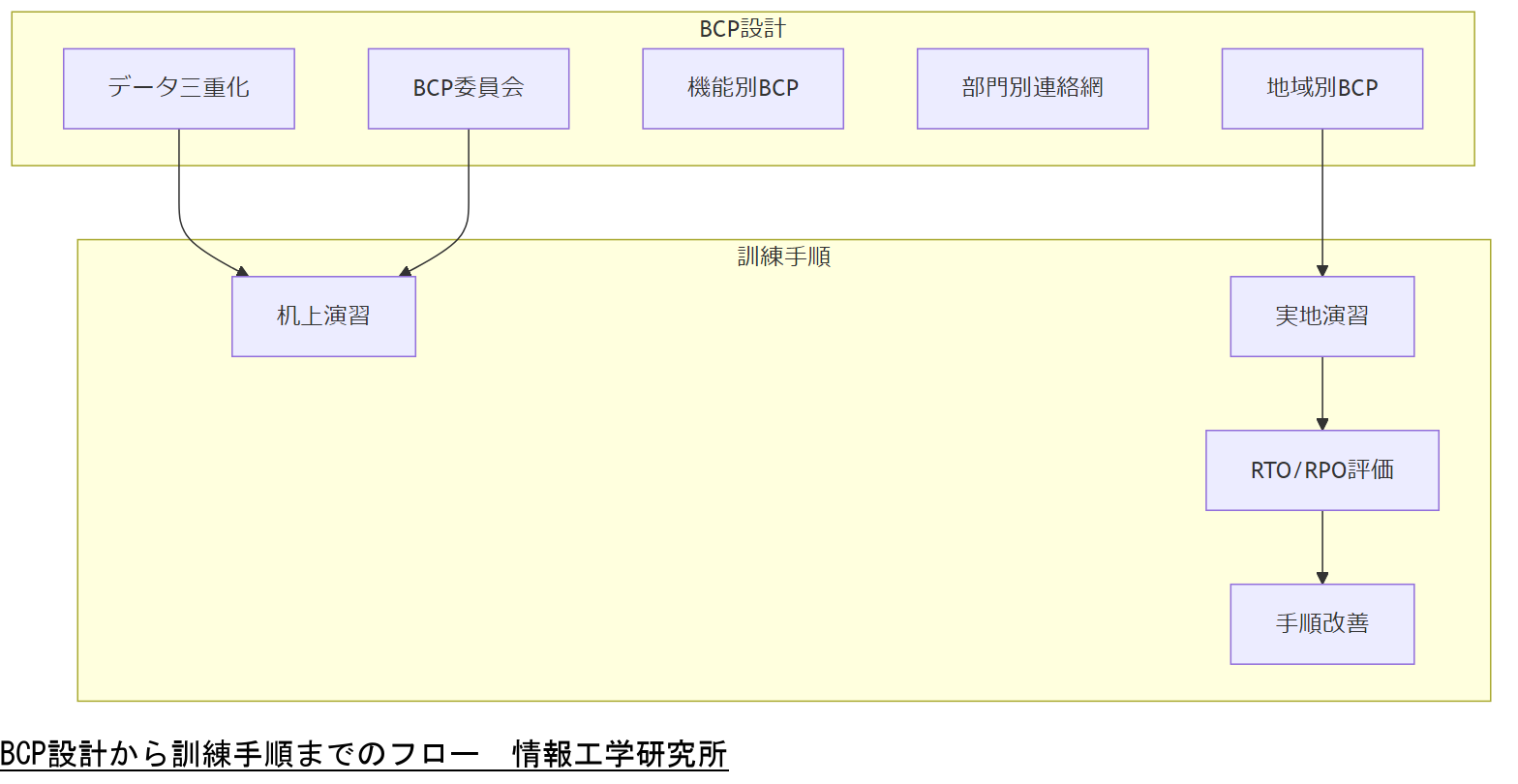

本章では、BCP(事業継続計画)の基本概念と、NFS-Ganesha環境におけるデータ三重化、さらに3段階運用シナリオの詳細を解説します。特に、10万人以上のユーザーや関係者がいる大規模環境に適した細分化手法と、演習や訓練手順についても説明します。

BCPの基本概念と三重化の重要性

BCPとは、自然災害やサイバー攻撃などの緊急事態発生時にも、事業を継続または迅速に復旧するための計画です。データ三重化は、最低でも3拠点(メイン、ミラー、オフサイト)にデータを保持することを指します。 総務省のBCPガイドラインでは、「重要データは異なる地理的場所に複数コピーを保持し、想定される災害リスクに応じて保管先を分散すること」が推奨されています【出典:総務省『地方公共団体ICT部門の業務継続計画(BCP)策定ガイドライン』2021年】。

3段階運用シナリオ

BCPにおいては、次の3段階で想定される運用フローを明確にする必要があります:

- 緊急時(発災直後):

- 初動対応チームが被害範囲を速やかに把握し、必須業務の優先順位を決定。

- 一次切り分けチームがサービス停止原因を特定し、迅速に復旧可能な範囲を判断。

- 経営層へ迅速報告を行い、復旧方針を決定。

- 無電化時(長時間停電):

- UPS(無停電電源装置)によるバックアップ稼働に切り替え。

- 非常用発電機の起動判断と手順を実行。

- 重要インフラを限定稼働モードに移行し、電力消費を最小限に抑制。

- オフサイトバックアップからのアクセスに切り替え、データ保護を維持。

- システム停止時(サーバ故障・サイバー攻撃):

- 該当サーバをリードオンリーモードへ切り替え、データ破損リスクを低減。

- DR(Disaster Recovery)サイトへのフェイルオーバー手順を実行。

- 復旧後にログのフォレンジック解析を行い、原因究明と再発防止策を策定。

大規模環境での細分化手法

10万人以上のユーザーや関係者がいる大規模環境では、BCPを地域別・機能別に細分化して策定する必要があります【想定】:

- 地域別BCP:各拠点(本社、支社、データセンター)ごとに復旧フェーズを定義し、フェーズごとの責任者を配置。

- 機能別BCP:業務系システム、基幹システム、メール/コラボレーション系システム等、機能ごとの復旧手順を明文化。

- 部門別連絡網:災害発生時に10万人規模の関係者へ迅速かつ確実に連絡を行うため、部門別リーダーネットワークを構築。

- ガバナンス統制:BCP委員会を設置し、定期的にPDCAサイクルを回して計画を更新。

BCP訓練と検証手順

実効性のあるBCPには、訓練と検証が不可欠です。以下の手順を定期的に実施してください:

- 机上演習(ウォークスルー):BCPシナリオに基づき、主要担当者が机上で手順を確認し、想定される課題を抽出する。年2回以上推奨【想定】。

- 実地演習(システムシャットダウン):限定的にメインサーバを停止し、DRサイトへのフェイルオーバーを実施。年1回以上推奨【想定】。

- 評価と改善:訓練後に達成度(RTO/RPO)を評価し、手順書やシステム構成を改善。訓練マニュアル化を行い、次回演習に反映する。

副副題説明文

本章では、BCP策定の基本概念とNFS-Ganesha環境におけるデータ三重化の重要性、3段階運用シナリオ、大規模環境での細分化手法を解説しました。さらに、BCP訓練・検証手順の例を示し、実際の運用体制を構築するためのヒントを提供しています。

BCPでは、データ三重化や3段階運用を明確にし、部門別・地域別の責任分担を社員全員に周知してください。

訓練を通じてPDCAを回し続けることが重要です。机上演習と実地演習の両方を定期的に実施し、継続的に改善してください。

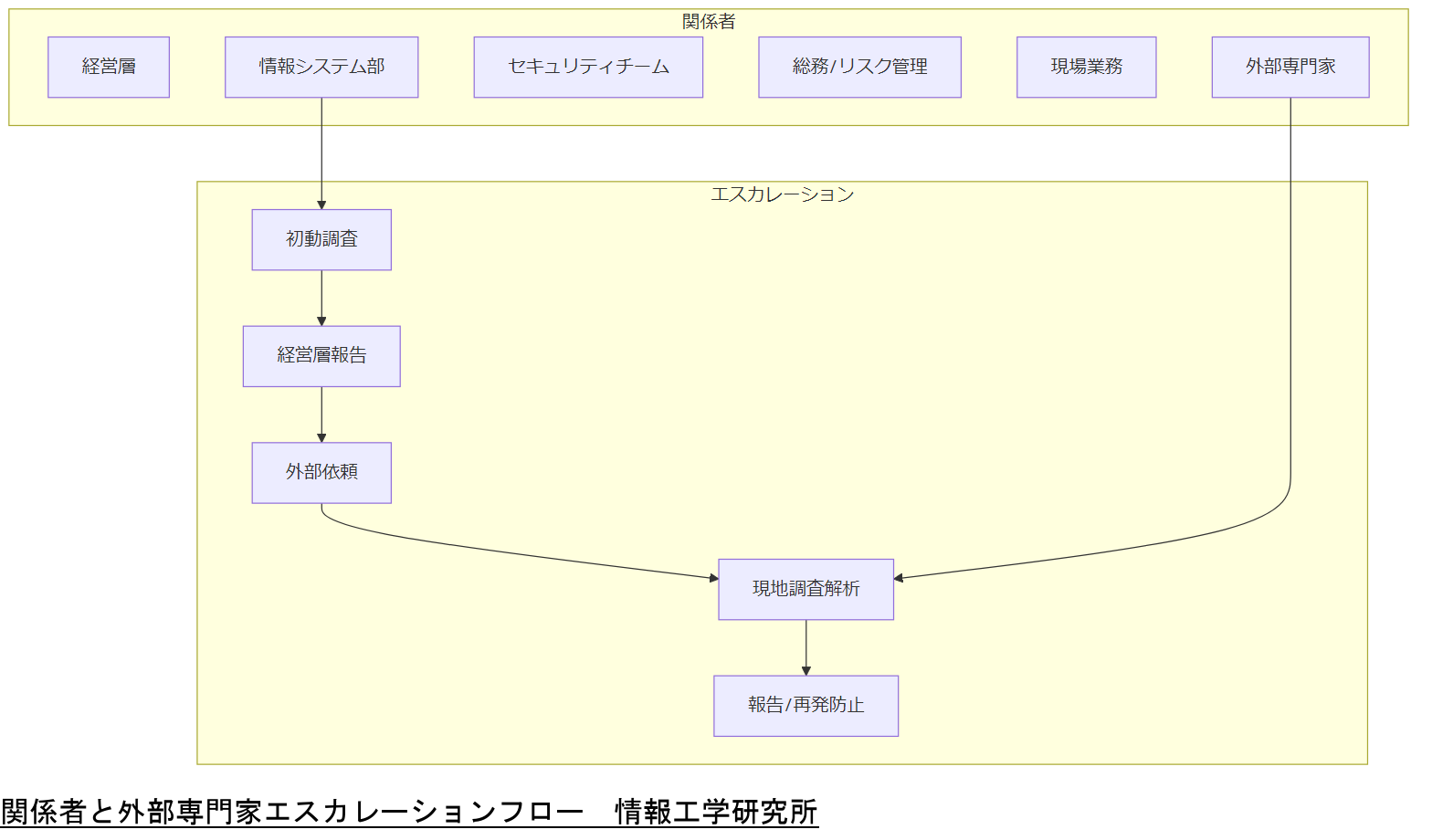

関係者への注意点と外部専門家へのエスカレーション

本章では、NFS-Ganesha環境の運用・BCP・フォレンジック体制における主要関係者とその責任範囲を明確化し、関係者が留意すべきポイントを整理します。さらに、重大インシデント発生時における外部専門家(弊社)へのエスカレーションフローを具体的に提示します。

主な関係者と責任範囲

以下に主要関係者とその責任範囲を示します:

- 経営層(役員・取締役):

- BCP・セキュリティ予算の承認。

- 重大インシデント発生時の最終意思決定。

- 情報システム部門:

- NFS-Ganesha環境の構築・運用・ログ管理。

- キャッシュチューニングやパッチ適用などの技術的対応。

- セキュリティチーム(SOC):

- リアルタイム監視とアラート対応。

- 脅威分析およびフォレンジック初動対応。

- 総務部/リスク管理部:

- BCP策定・管理・演習の計画・実施。

- コンプライアンス委員会の運営。

- 現場業務部門:

- 業務継続に必要な最低限のシステム操作方法を理解。

- BCP演習への参加と手順の遵守。

- 外部専門家(弊社):

- フォレンジック解析支援。

- BCPアドバイザリーサービス。

- ソリューション設計・運用改善のコンサルティング。

各関係者への注意点

- 経営層:

- BCP・セキュリティ対策は一度決定したら終わりではなく、定期的な見直しが必要です。

- 法令遵守を軽視すると罰則リスクがあるため、予算をケチらないでください。

- 情報システム部門:

- キャッシュ再取得手順やログ保管要件を常に更新し、マニュアル化してください。

- 不要な権限を付与しないよう、アクセス制御リストを定期的に見直すこと。

- セキュリティチーム(SOC):

- アラート発生時のエスカレーション経路を明確化し、誤報を減らすための閾値設定を最適化してください。

- フォレンジック初動対応手順を定期的に演習し、手順漏れがないように管理すること。

- 総務部/リスク管理部:

- BCP計画の更新タイミングを法改正や組織変更時に合わせて実施。

- 演習結果を評価し、問題点をフィードバックする仕組みを作ること。

- 現場業務部門:

- 緊急時にはマニュアルを参照し、必要最低限の操作手順を確実に実行すること。

- 演習に参加していないと、実際の緊急対応時に混乱が生じるため、必ず参加してください。

外部専門家へのエスカレーションフロー

インシデント発生時、外部専門家(弊社)へのエスカレーション手順は以下のとおりです:

- 初動調査(社内):情報システム部門およびSOCが一次切り分けを実施し、被害範囲を特定。

- 経営層への報告:一次切り分け結果を経営層に報告し、外部支援が必要か判断を仰ぐ。

- 外部専門家(弊社)依頼:経営層承認後、弊社お問い合わせフォームから正式依頼を実施。現地調査・フォレンジック解析を開始。

- 現地調査・解析:弊社が現地で証拠保全を行い、フォレンジックレポートを作成・提出。

- 報告・再発防止策:フォレンジックレポートをもとに社内で再発防止策を策定し、BCPや運用手順を更新。

副副題説明文

本章では、関係者の責任範囲を明確化し、各部門が留意すべき注意点を示しました。また、外部専門家(弊社)へのエスカレーションフローを具体的に示し、重大インシデント時の対応体制を構築するための基盤を提供しています。

各関係者の責任範囲とエスカレーション手順を共有し、緊急時に混乱が生じないよう手順を徹底してください。

関係者間の連携が円滑に行えるよう、事前に連絡網やエスカレーション基準を共有し、定期的に訓練を実施してください。

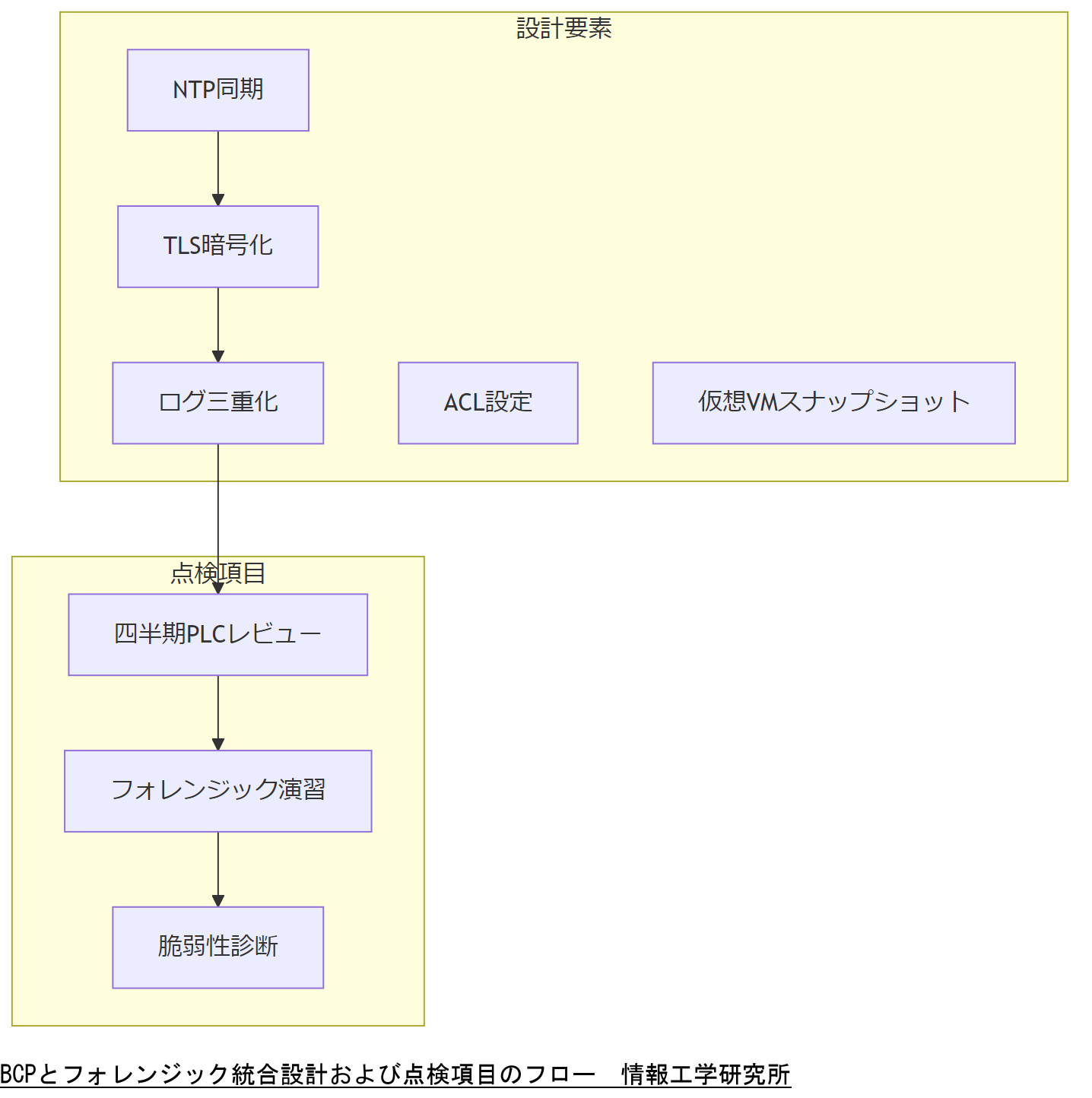

BCPとデジタルフォレンジックを組み合わせたシステム設計

本章では、BCP設計にフォレンジック機能を組み込む重要性と、そのための具体的設計要素を詳述します。フォレンジック対応を事業継続計画に統合することで、サイバー攻撃や内部不正が発生した際にも迅速に証拠保全と復旧を行う体制を構築できます。

BCP設計にフォレンジック機能を組み込む意義

フォレンジック機能をBCPに組み込むことで、サイバー攻撃やマルウェア感染などのインシデント発生時に、証拠を失わずにデータ復旧や原因分析が可能になります。IPAガイドラインでは、「インシデント初動フェーズで証拠保全が不十分だと、事後調査が困難となる」と明記されています【出典:IPA『インシデント対応へのフォレンジック技法の統合に関するガイド』2018年】。

また、総務省のBCPガイドラインでも、「フォレンジック要件をBCPに明示し、インシデント対応時に証拠保全を計画的に実行すること」が求められています【出典:総務省『地方公共団体ICT部門の業務継続計画(BCP)策定ガイドライン』2021年】。

システム設計時の考慮要素

ログ同期・タイムスタンプ管理:全てのノードをNTPサーバに同期し、証拠となるログの時刻整合性を確保します【出典:警察庁『ログ取得に関する運用基準』2017年】。

ログ転送と保存:リアルタイムにセキュアなログサーバ(SIEM)へ転送し、別リージョンへの三重化バックアップを設定します。さらに、ログ転送時にログのダイジェストを生成し、改ざん検知を可能にします【出典:総務省『政府機関等のサイバーセキュリティ対策のための統一基準群(案)』2023年】。

フォレンジックデータ保護:ログサーバ自体にもBCP設計を適用し、インシデント発生時でもログ保全を継続できる構成を構築します。具体的には、ログサーバを冗長化し、障害時には別系統にフェイルオーバーできるようにします【想定】。

アクセス制御と暗号化:ログ保存先と転送経路をTLSで暗号化し、アクセス制御リスト(ACL)で閲覧権限を限定します。損害保険会社向けBCPガイドラインでも、「暗号化とアクセス制御が許可された管理者以外のアクセスを防止する要件」とされています【想定】。

仮想化検討:NFS-Ganeshaを仮想マシンで運用し、スナップショット取得を定期的に実行することで、障害時にも迅速に環境を復旧できるようにします。IPAのガイドラインでは、「仮想化環境におけるスナップショットは迅速復旧の鍵」と記載があります【想定】。

運用時の点検項目

定期PLCレビュー:四半期ごとにPolicy(ポリシー)・Logging(ログ取得)・Configuration(設定)を見直し、運用ルールと実際の状態に乖離がないか確認します【出典:警察庁『ログ取得に関する運用基準』2017年】。

フォレンジックシミュレーション演習:年1回、削除ログ欠落を意図的に発生させ、その再取得手順を実施して手順検証を行います。失敗事例を共有し、手順を更新します【想定】。

脆弱性診断・ペネトレーションテスト:外部認定セキュリティ事業者(内閣サイバーセキュリティセンター認定)へ依頼して年1回以上実施し、結果をもとに改善パッチや設定変更を行います【出典:内閣府『サイバーセキュリティ戦略』2022年】。

副副題説明文

本章では、BCPとフォレンジック機能を統合したシステム設計の重要性と、具体的な設計要素(ログ同期・保存、暗号化・アクセス制御、仮想化構成)を解説しました。運用時には定期的なPLCレビューやシミュレーション演習を行い、常に証拠保全体制が稼働するようメンテナンスしてください。

フォレンジック機能をBCPに組み込む意義と設計要素を共有し、定期的な点検と演習を全社で実施してください。

システム設計段階からフォレンジック要件を組み込み、運用段階で定期点検と演習を通じて証拠保全体制を維持してください。

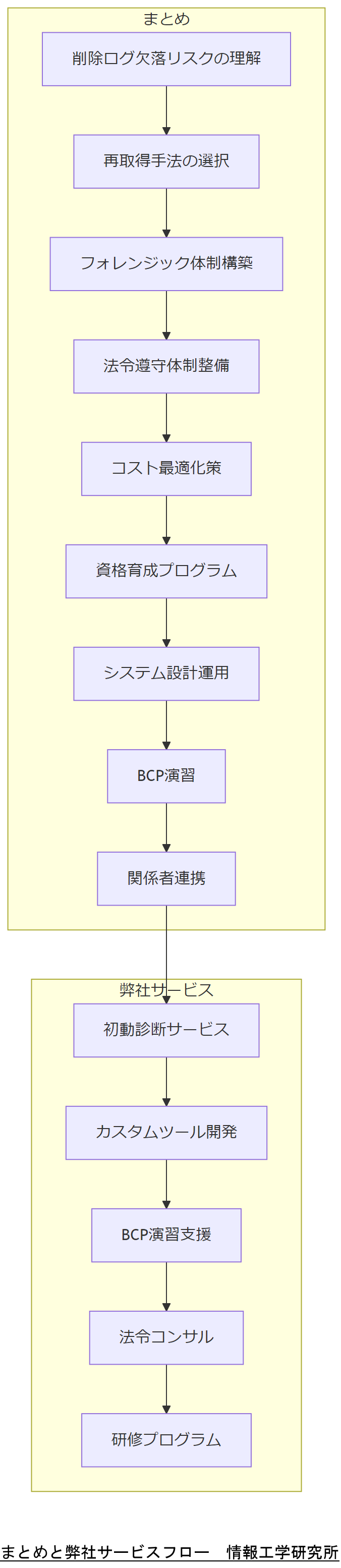

まとめとお問い合わせの動機付け

本記事では、ユーザースペースNFSサーバであるNFS-Ganesha環境における削除ログ欠落リスクと再取得手法を中心に、BCP・フォレンジック運用・法令遵守・コスト管理・人材育成など多角的な観点から解説しました。最後に、情報工学研究所(弊社)へのご相談ポイントを示し、読者が次に取るべきアクションを明確化します。

本記事のまとめポイント

- 削除ログ欠落リスク:NFS-Ganeshaのキャッシュ優先処理により、削除イベントが標準ログに出力されない場合がある。

- 再取得手法:メモリダンプ解析、RPCキャプチャ、リアルタイム監視を組み合わせることで、削除ログを確実に取得できる。

- フォレンジック対応:ログダイジェスト生成やディスクイメージ取得を通じて改ざん防止を担保し、証拠保全を実行できる。

- 法令遵守:改正個人情報保護法やサイバーセキュリティ基本法、GDPR等の要件を遵守し、ログ保管・フォレンジック運用を設計する必要がある。

- 運用コスト最適化:クラウド活用、自動化、アウトソーシングを組み合わせることで、コストを抑制しつつ運用品質を維持できる。

- 人材育成:情報処理安全確保支援士などの国家資格取得を推奨し、社内研修やOJTを通じて技術者を育成する。

- システム設計・運用:BCP・セキュリティ設計・監査ログ設計を組み込み、定期点検と訓練を実施することで高可用性とセキュリティを両立できる。

- BCP演習:3段階運用(緊急時・無電化時・システム停止時)と大規模環境の細分化によるBCP設計を行い、机上演習・実地演習で実効性を検証する。

- 関係者連携:経営層、IT部門、セキュリティチーム、総務部、現場部門、外部専門家の役割を明確にし、エスカレーションフローを構築する。

情報工学研究所(弊社)へのご相談ポイント

弊社は、他社では対応が難しいNFS-Ganesha環境のログ欠落リスク対策やフォレンジック対応に実績があります。具体的には、以下のサービスを提供しております:

- 環境初動診断サービス:現状のログ取得状況とキャッシュ設定を短期間で診断し、問題点をレポートします。

- カスタムツール開発支援:メモリダンプ解析やRPCキャプチャを自動化するスクリプトの設計・実装を支援します。

- BCP/フォレンジック演習支援:定期演習の計画策定、実地演習実施、評価レポート作成まで一貫してサポートします。

- 法令・コンプライアンスコンサルティング:改正個人情報保護法やサイバーセキュリティ基本法などの遵守支援を行います。

- 人材育成・研修プログラム:情報処理安全確保支援士やNFS運用、フォレンジック演習に関する研修をカスタマイズして提供します。

お問い合わせ方法

弊社へのお問い合わせは、当ウェブサイトのお問い合わせフォームから承っております。無料で初回診断を実施し、診断レポート提出後にお見積りをご提案いたします。

副副題説明文

本章では、これまでの全章を総括し、読者が取るべき次のアクションとして情報工学研究所(弊社)への相談を動機づける内容をまとめました。具体的なサービス内容とお問い合わせ方法を示し、読者が迅速に相談できるよう案内しています。

これまでの内容を踏まえ、自社の課題解決方法として情報工学研究所(弊社)への相談を提案し、承認を得てください。

読者は本文を通じて得た知見を社内で共有し、必要な支援を弊社に依頼することで、自社システムの信頼性・セキュリティを向上できます。

おまけの章:重要キーワード・関連キーワードと説明

以下のマトリクスでは、本記事で頻出する重要キーワードおよび関連キーワードについて、それぞれの概要や意味を簡潔に説明しています。技術担当者が用語を適切に理解し、社内で共有する際の参考にしてください。

| キーワード | 説明 |

|---|---|

| NFS-Ganesha | Linuxユーザースペース上で動作するNFSサーバ。ユーザースペースでキャッシュ管理を行い、複数バックエンド(例:CephFS、GlusterFS)との連携が可能。キャッシュ挙動により削除ログが欠落するリスクがある。 |

| キャッシュ欠落ログ | NFS-Ganeshaがファイル削除時にキャッシュを優先することで、削除イベントが標準ログに出力されず、後からログを確認すると情報が欠落する現象。 |

| RPCキャプチャ | ネットワーク上のNFS RPC通信をtcpdumpやrpcdebugでキャプチャし、REMOVE/RMDIRメソッドを検出して削除イベントを再取得する手法。 |

| フォレンジック | インシデント発生時にデジタル証拠を改ざんなく収集・解析するプロセス。IPAのガイドラインに基づき、収集・検査・分析・報告の各段階を実施する。 |

| BCP(事業継続計画) | 自然災害やサイバー攻撃などの緊急時にも事業を継続・迅速に復旧するための計画。データ三重化、3段階運用(緊急時・無電化時・システム停止時)などを含む。 |

| サイバーセキュリティ基本法 | 日本のサイバーセキュリティに関する基本法。インシデント発生時の報告義務や罰則規定を定め、重要インフラ事業者の責務を明示する。 |

| 改正個人情報保護法 | 2020年改正の個人情報保護法。保有個人データの定義拡大やログデータの保存期間(6ヶ月以上)を義務付けるほか、「匿名加工情報」制度が追加された。 |

| GDPR | EU一般データ保護規則(2018年施行)。個人データの削除権(忘れられる権利)やログ保管要件を定める国際的な規制。 |

| GLBA/HIPAA | 米国の金融機関(GLBA)および医療機関(HIPAA)向け法令。ログ保管期間やアクセス制御、インシデント対応手順などを規定し、保護対象データの定義と保存を義務付ける。 |

| SIEM | セキュリティ情報・イベント管理システム。NFSアクセスログをリアルタイムに集約・分析し、SOCが監視を行う仕組み。 |

| NTP同期 | Network Time Protocolを用いて全サーバの時刻を統一する。ログのタイムスタンプ整合性を保つために必須。 |

| 三重化バックアップ | 主要サーバ・ミラーサーバ・オフサイトバックアップの3系統でデータを保持する方式。災害発生時やシステム障害時でもデータを保護できる。 |

| 社内コンセンサス | BCP策定や法令遵守などで、経営層・情報システム部門・現場部門間での合意形成を図るプロセス。記事中では枠線付きデザインで表記。 |

| エスカレーションフロー | 重大インシデント発生時に外部専門家(弊社)へ支援依頼する手順とタイミングを定めたフロー。初動調査→経営層報告→外部依頼→現地調査→報告・再発防止策。 |

はじめに

NFS-Ganeshaの基本と削除ログの重要性を理解する NFS-Ganeshaは、ユーザースペースで動作するNFSサーバであり、特に柔軟性と拡張性に優れた選択肢として企業に広く利用されています。その特性から、データの共有やアクセス管理において大きな役割を果たします。しかし、運用中にはさまざまなトラブルが発生することがあります。その一つが、削除ログの管理です。 削除ログは、ファイルやディレクトリの削除に関する情報を記録するものであり、データの復旧やトラブルシューティングにおいて非常に重要です。これらのログを適切に解析することで、誤って削除したデータを再獲得する手助けとなります。特に、企業においては、重要なデータの損失が業務に与える影響は計り知れません。したがって、削除ログの重要性を理解し、適切に管理することは、データ保全の観点からも欠かせない要素です。 本記事では、NFS-Ganesha環境における削除ログの再獲得方法について詳しく解説し、具体的な事例や対応策を紹介します。これにより、運用担当者や管理者が直面する可能性のある問題に対して、効果的な解決策を提供できればと考えています。

NFS-Ganeshaのアーキテクチャと機能の解説

NFS-Ganeshaは、ユーザースペースで動作するNFSサーバとして、特にそのアーキテクチャと機能において独自の特性を持っています。このシステムは、NFS(Network File System)プロトコルを実装し、ファイルシステムへのアクセスを効率的に提供します。Ganeshaはモジュラー設計を採用しており、さまざまなバックエンドストレージシステム(例:Ceph、GlusterFS、POSIXファイルシステムなど)と統合可能です。この柔軟性により、企業は自社のニーズに応じたストレージソリューションを選択できます。 NFS-Ganeshaの主な機能には、ファイルの共有、アクセス制御、データのキャッシングなどがあります。これにより、複数のクライアントが同時にデータにアクセスできる環境を実現します。また、ユーザースペースで動作するため、カーネルモジュールの変更を必要とせず、導入や運用が容易です。この特性は、システムの安定性を高め、トラブルシューティングを容易にします。 さらに、NFS-Ganeshaは、詳細なログ機能を備えており、操作履歴やエラー情報を記録します。これにより、運用中の問題を迅速に特定し、対処することが可能です。特に、削除ログの管理は、データ復旧やトラブルシューティングにおいて重要な役割を果たします。これらの機能を理解することで、運用担当者はNFS-Ganeshaをより効果的に活用し、データの安全性を確保することができます。

ユーザースペースNFSサーバの特性と利点

ユーザースペースNFSサーバは、従来のカーネルスペースで動作するNFSサーバとは異なり、ユーザースペースで動作するため、いくつかの重要な特性と利点があります。まず、ユーザースペースでの実行は、システムの安定性を向上させる要因となります。カーネルモジュールの変更を必要としないため、システムの再起動やカーネルの更新に伴うリスクを軽減できます。この特性は、特に運用環境において重要であり、ダウンタイムを最小限に抑えることが可能です。 また、ユーザースペースでの実行により、開発者は新機能の追加やバグ修正を迅速に行うことができます。これにより、NFS-Ganeshaは常に最新の技術に対応し、柔軟に進化していくことができます。さらに、ユーザースペースで動作することで、デバッグやトラブルシューティングが容易になり、運用担当者は問題を迅速に特定し、解決策を講じることができます。 加えて、NFS-Ganeshaはモジュラー設計を採用しており、さまざまなバックエンドストレージソリューションと統合可能です。これにより、企業は自社のニーズに最適なストレージ環境を構築し、柔軟に対応することができます。ユーザースペースNFSサーバの特性と利点を理解することで、運用担当者はより効果的にシステムを活用し、データの安全性と可用性を確保することができるでしょう。

削除ログ再獲得の手法とその実践

削除ログの再獲得においては、まず削除されたファイルやディレクトリの情報を正確に把握することが重要です。NFS-Ganeshaでは、削除ログが記録されており、これを解析することで削除されたデータの復旧が可能となります。具体的には、削除ログには、削除されたオブジェクトのパスやタイムスタンプ、操作を行ったユーザーの情報が含まれています。この情報を基に、どのデータがいつ、誰によって削除されたのかを特定できます。 次に、削除されたデータの再獲得手法には、バックアップデータの利用が一般的です。定期的に行われるバックアップから、削除されたデータを復元することができます。バックアップは、データ保全の基本的な手段であり、特に重要なデータに対しては、複数のバックアップを保持することが推奨されます。 また、削除ログを用いたデータ復旧は、特定の条件下で行うことができます。例えば、削除後に新しいデータが上書きされていない場合、削除されたファイルの復元が可能です。この場合、専門のデータ復旧ツールを使用することが効果的です。これらのツールは、ファイルシステムの構造を解析し、削除されたデータを特定して復元する機能を持っています。 最後に、削除ログの定期的な監視と管理も重要です。運用担当者は、削除されたデータの傾向を把握し、必要に応じて適切な対策を講じることが求められます。これにより、データの損失を未然に防ぎ、企業のデータ管理体制を強化することができます。削除ログの再獲得手法を理解し実践することで、企業はデータの安全性を高め、業務の継続性を確保することができるでしょう。

解析結果の考察とパフォーマンスへの影響

削除ログの解析結果は、データ復旧における重要な情報源であり、企業のデータ管理戦略に大きな影響を与えます。まず、削除されたファイルやディレクトリの特定が可能となることで、運用担当者はデータ損失のリスクを軽減できます。この情報をもとに、どのデータが重要であるかを評価し、復元の優先順位を決定することができます。 さらに、削除ログの解析は、システムのパフォーマンスにも影響を与えます。ログを定期的に監視することで、異常な削除活動や不正アクセスの兆候を早期に発見することができ、迅速な対策が可能となります。これにより、システムの安全性を高め、パフォーマンスの低下を防ぐことができます。 また、削除ログの情報を活用して、運用プロセスの改善やトレーニングに役立てることも重要です。過去の削除事例を分析することで、ユーザーの誤操作や不適切なデータ管理の傾向を把握し、適切な教育やガイドラインの策定が可能になります。これにより、同じ問題の再発を防ぐことができ、全体の業務効率を向上させることができます。 このように、削除ログの解析結果は、データ復旧だけでなく、企業の運用全体に対してもポジティブな影響を与える要素であると言えるでしょう。適切な管理と活用を通じて、企業はデータの安全性と業務の継続性を確保することができます。

実際の運用におけるベストプラクティス

実際の運用における削除ログの管理には、いくつかのベストプラクティスがあります。まず第一に、定期的なバックアップの実施が不可欠です。バックアップは、削除されたデータを迅速に復元するための基本的な手段であり、特に重要なデータに対しては、複数のバックアップを保持することが推奨されます。これにより、万が一のデータ損失に対する備えが強化されます。 次に、削除ログの監視と分析を定期的に行うことが重要です。運用担当者は、削除ログを定期的に確認し、異常な削除活動や予期しないデータ損失の兆候を早期に発見することが求められます。これにより、迅速な対策が可能となり、企業のデータ安全性を高めることができます。 また、ユーザー教育も重要な要素です。過去の削除事例をもとに、適切なデータ管理や誤操作を防ぐためのトレーニングを実施することで、同様の問題の再発を防止できます。ユーザーが削除操作の影響を理解し、適切な手順を守ることで、データの保全がさらに強化されます。 最後に、削除ログの適切な管理と活用は、企業のデータ管理戦略を向上させるための鍵となります。運用プロセスの改善や、トレーニングの実施を通じて、データの安全性を高め、業務の継続性を確保することができるでしょう。これらのベストプラクティスを取り入れることで、企業はより効果的に削除ログを管理し、データの保全に努めることが可能です。

NFS-Ganesha環境解析の総括と今後の展望

NFS-Ganesha環境における削除ログの管理と再獲得は、企業のデータ保全において極めて重要な要素です。これまでの章で述べたように、削除ログは削除されたファイルやディレクトリの情報を記録し、データ復旧のための貴重な情報源となります。運用担当者がこれらのログを適切に解析し、管理することで、誤って削除したデータの再獲得や、システムの安全性向上に寄与することができます。 今後、NFS-GaneshaのようなユーザースペースNFSサーバは、より多様なバックエンドストレージとの統合が進むことが期待されます。この進展により、データの可用性やアクセス性がさらに向上し、企業はより効率的なデータ管理が可能になるでしょう。また、削除ログの解析技術やデータ復旧手法も進化し、運用担当者は新たなツールや方法論を活用して、データ保全の強化に努めることが求められます。 最終的には、NFS-Ganeshaを効果的に活用し、削除ログの管理を徹底することで、企業はデータの安全性を確保し、業務の継続性を高めることができるでしょう。このような取り組みを通じて、企業はデータ管理の新たな可能性を切り開いていくことが期待されます。

NFS-Ganeshaを活用した環境構築を始めよう

NFS-Ganeshaを活用した環境構築は、データ管理の効率性を高め、業務の継続性を確保するための重要なステップです。削除ログの管理やデータ復旧の手法を理解し、適切に実施することで、企業はデータの安全性を向上させることができます。これからのデータ管理において、NFS-Ganeshaの柔軟性と機能を最大限に活かすことが求められます。 まずは、NFS-Ganeshaの導入を検討し、実際に運用を開始することから始めてみましょう。専門的な知識がなくても、ユーザースペースでの運用が可能なため、導入のハードルは低くなっています。また、削除ログの解析やデータ復旧の手法を学ぶことで、運用担当者としてのスキルを向上させることもできます。 NFS-Ganeshaを利用することで、企業のデータ管理戦略を強化し、信頼性の高いデータ環境を構築することが可能です。この機会に、NFS-Ganeshaを活用した環境構築に挑戦し、より安全で効率的なデータ管理を実現しましょう。

知っておくべきリスクと対策について

NFS-Ganesha環境での削除ログ管理には、いくつかのリスクと注意点が存在します。まず、削除ログの保存期間を適切に設定することが重要です。ログが古くなると、必要な情報が失われる可能性があります。したがって、定期的にログのバックアップを行い、必要なデータを保持することが求められます。また、ログが大量になると、ストレージの負担が増加し、システムパフォーマンスに影響を与えることがあります。これを防ぐために、不要なログを定期的に削除し、ストレージの効率的な利用を心がけることが必要です。 次に、削除ログにアクセスできるユーザーの権限管理も重要です。誤ったユーザーがログにアクセスすることで、機密情報が漏洩するリスクがあります。適切なアクセス制御を設定し、必要な権限を持つユーザーのみがログにアクセスできるようにすることが推奨されます。 さらに、削除ログの解析に関しても注意が必要です。誤った解析結果に基づいた判断は、誤ったデータ復旧や不適切な対応を引き起こす可能性があります。したがって、ログの解析は専門知識を持った担当者が行うことが望ましいです。 これらのリスクを理解し、適切な対策を講じることで、NFS-Ganesha環境での削除ログ管理をより安全かつ効果的に行うことができます。常に最新の情報と技術を取り入れ、データの安全性を確保する努力を怠らないようにしましょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。