Defender for Endpointの防御履歴から「消えた痕跡」を短時間で拾う

隔離・削除・自動修復・ログ消去の前後をつなげて、必要最小限の証跡を保全しながら原因の方向性を決めます。

30秒で争点を絞る

「誰が」「どの端末で」「何が隔離/削除/修復されたか」を先に固定すると、追跡がブレにくくなります。

- 端末名(Device)と時刻帯(±30分)を決める

- 実行ユーザー(AccountName)と到達点(ファイル/プロセス/レジストリ/通信)を決める

- 「隔離」「削除」「ログ消去」「自動修復」のどれが起点かを決める

争点別:今後の選択や行動

まずは「追えるところ」を拾い、消えた部分は前後のイベントで補完します(Advanced Hunting想定)。

A. 隔離/削除されたファイルの痕跡を拾う

DeviceFileEvents

| where Timestamp between (datetime(YYYY-MM-DD HH:MM:SS) .. datetime(YYYY-MM-DD HH:MM:SS))

| where DeviceName == "DEVICE-NAME"

| where ActionType in ("FileDeleted","FileRenamed","FileMoved","FileQuarantined","AntivirusDetection")

| project Timestamp, DeviceName, ActionType, FileName, FolderPath, SHA1, SHA256, InitiatingProcessAccountName, InitiatingProcessFileName, InitiatingProcessCommandLine

| order by Timestamp desc

B. 「誰が実行したか」をプロセスの親子で固める

DeviceProcessEvents | where Timestamp between (datetime(YYYY-MM-DD HH:MM:SS) .. datetime(YYYY-MM-DD HH:MM:SS)) | where DeviceName == "DEVICE-NAME" | where AccountName has "USER" or InitiatingProcessAccountName has "USER" | project Timestamp, DeviceName, AccountName, FileName, ProcessCommandLine, InitiatingProcessFileName, InitiatingProcessCommandLine, ParentProcessName | order by Timestamp desc

C. 「痕跡を消した」兆候(ログ消去・履歴クリア)を探す

DeviceProcessEvents | where Timestamp between (datetime(YYYY-MM-DD HH:MM:SS) .. datetime(YYYY-MM-DD HH:MM:SS)) | where DeviceName == "DEVICE-NAME" | where ProcessCommandLine has "wevtutil cl" or ProcessCommandLine has "Clear-EventLog" or ProcessCommandLine has "Remove-Item" and ProcessCommandLine has "Winevt" or ProcessCommandLine has "Set-MpPreference" and ProcessCommandLine has "Disable" | project Timestamp, DeviceName, AccountName, FileName, ProcessCommandLine, InitiatingProcessFileName, InitiatingProcessCommandLine | order by Timestamp desc

D. 端末側の最低限の保全(再起動やクリーンアップ前に)

wevtutil epl "Microsoft-Windows-Windows Defender/Operational" "C:\Temp\Defender_Operational.evtx" wevtutil epl Security "C:\Temp\Security.evtx" Get-MpThreatDetection | Select-Object -First 50 | Format-List *

選択や行動する前に:影響範囲を1分で確認(やり過ぎ防止)

- 自動修復や隔離が走っている場合、証跡の消失スピードが上がりやすい(先に保全を優先)

- 対象がサーバー/共有/重要端末なら、隔離や強制削除は波及(業務停止・監査)を見積もってから

- 時間帯のズレ(端末時刻/タイムゾーン)を確認して、追跡レンジを広げすぎない

- 採取するのは「必要最小限のログ/証跡」から(再起動・クリーンアップの前に)

失敗するとどうなる?(やりがちなミスと起こり得る結果)

- 隔離・削除を急いで、後追いできる証跡まで消えてしまい、原因特定が長期化しやすい

- 端末の再起動やクリーンアップで、揮発性の痕跡が失われ、復旧・説明責任が重くなりやすい

- 範囲を広げすぎた隔離/遮断で、業務停止や二次障害を誘発しやすい

- 監査・法務の観点で「いつ・誰が・何をしたか」が説明できず、対応が監査NGになりやすい

迷ったら:無料で相談できます

・自動修復が走っていて、先に何を保全すべきか迷ったら。

・Advanced HuntingのKQLで範囲が絞れない。

・ログ消去の疑いがあり、どこまで追えるか判断できない。

・端末がオフラインで、タイムラインが途切れている。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に情報工学研究所へ無料相談すると早く収束しやすいです。

・社内規程や法務対応の流れが固まっておらず、手順の組み立てができない。

もくじ

- 第1章:夜間対応の現実「ログがないと説明できない」から始まる

- 第2章:MDEの防御履歴とは何か:どのデータがどこに残る?

- 第3章:攻撃者が狙う“観測点”:消失を生む3つの手口(無効化・削除・改ざん)

- 第4章:収集の前提を固める:保持期間・権限・タイムゾーンの落とし穴

- 第5章:Device timelineで因果をつなぐ:プロセス→ファイル→レジストリ→通信

- 第6章:消失証拠を拾う視点:欠損・空白・不自然な順序が語るもの

- 第7章:Advanced Hunting(KQL)実戦:ログ消去・防御回避の典型クエリ

- 第8章:裏取りで“説明可能”にする:Windowsログ/Sysmon/EDR外部ログとの突合

- 第9章:再現性ある運用へ:プレイブック化、保存先、改ざん耐性(保全)

- 第10章:帰結:証跡が消えても、線で語れる—現場を守るログ解析設計

【注意】本記事は「Microsoft Defender for Endpoint(MDE)の防御履歴・ログから、消された痕跡(消失証拠)を読み解く」ための一般的な技術情報です。疑わしい端末に対して自己判断でログ削除・クリーンアップ・再インストール・復旧作業を進めると、証拠が失われ、説明責任や復旧方針に重大な影響が出ます。迷った時点で、株式会社情報工学研究所のような専門事業者に相談してください。

第1章:夜間対応の現実「ログがないと説明できない」から始まる

深夜、通知が鳴って、端末の隔離やアラートの確認まではできた。けれど、朝になって上司や関係部署に説明しようとした瞬間に詰まる——「結局、何が起きたの?」に、線で答えられない。

心の会話:「また“何が起きたか分からない”って言うのか……。こっちは走り回ってたのに、ログが薄いと全部“気のせい”扱いされるんだよな。」

このモヤモヤは自然です。現場は“対処”と“説明”を同時に求められます。そして後者は、ログが欠けた瞬間に崩れます。攻撃者が狙うのも、実はそこです。機能停止より先に「観測点(証跡)」を壊せば、検知されても追跡と再発防止が難しくなるからです。

冒頭30秒でやるべきこと(被害最小化の初動)

ここでの狙いは“解析のための材料”を失わないことです。やることは多そうに見えますが、優先度はシンプルです。

- 端末やサーバの状態をむやみに変えない(ログ削除・最適化・クリーンアップ・再インストールをしない)

- 「いつ」「誰が」「どの端末で」気づいたかをメモし、時刻の基準(JST/UTC)を決める

- MDEポータルで該当デバイスのアラート/インシデント/Device timelineを開き、画面上で時系列の全体像を確保する

- 必要ならネットワーク隔離は“計画的に”(隔離で痕跡が増減するケースがあるため、実施時刻を必ず記録する)

- 保全先(SIEM、長期保管ストレージ、チケット)に「証跡のコピー」を置く方針を決める

症状 → 取るべき行動(最初に見る判断表)

| 症状(見えている事実) | 取るべき行動(安全な初動) |

|---|---|

| MDEのアラートは出たが、端末側の痕跡が薄い/時系列が飛ぶ | Device timelineとAdvanced Huntingで“欠損の場所”を特定し、裏取り用ログ(Windowsイベント、プロキシ、FW、EDR外)を確保する |

| 防御機能の停止・除外設定の変更・ポリシー改変が疑われる | 設定変更の履歴(誰が・いつ・どこで)を追える形で保全し、管理者権限の棚卸しと緊急ロールバック手順を準備する |

| ログ削除/クリアの兆候(EventLog消去、履歴の空白)がある | “消えたこと”自体を証拠として扱う。消去前後のプロセス実行・権限昇格・リモート操作の痕跡を優先して収集する |

| 端末を再起動・復旧・入れ替えしたくなる状況 | 先に証跡の退避方針を固める(画面・API・ログ転送)。復旧は手順化し、実施時刻と作業内容を残す |

| 役員・顧客・監査への説明が必要 | 推測を混ぜず「観測できた事実」と「未観測(欠損)の範囲」を分離し、タイムラインで説明可能な形に整える |

今すぐ相談すべき条件(依頼判断の目安)

- ログが欠けていて、原因・侵入経路・影響範囲を説明できない

- 管理者権限(ローカル/ドメイン/クラウド)に触られた疑いがある

- 個人情報・機密情報・顧客環境が関わり、説明責任が重い

- 復旧(再インストール等)を急ぎたいが、証拠が消えるリスクが高い

相談導線として、問い合わせフォーム: https://jouhou.main.jp/?page_id=26983 電話:0120-838-831 を控えておくと、判断が速くなります。

この章の帰結(次章への伏線)

ログ解析は“ログを読む作業”ではなく、“説明可能な線(因果)を作る作業”です。そして線を作るには、まず「MDEの防御履歴のどこに、何が残るのか」を正しく理解する必要があります。次章では、MDEで扱える履歴の種類と、消失が起きたときにどこを掘るべきかの地図を作ります。

第2章:MDEの防御履歴とは何か:どのデータがどこに残る?

MDEの強みは、単に端末にエージェントを入れることではなく、「端末で起きた出来事を、クラウド側に時系列として集約し、追跡できる形で残す」点にあります。逆に言うと、どこに何が残るかを取り違えると、調査は一気に迷子になります。

心の会話:「ログって言っても多すぎるんだよな……。結局どれが“証拠”で、どれが“画面表示用の要約”なんだ?」

ここでは“防御履歴”を、実務上の3レイヤーに分けて整理します。

防御履歴の3レイヤー(現場で混ざりがちな概念を分ける)

| レイヤー | 代表的な画面/データ | 向いている用途 |

|---|---|---|

| ①アラート/インシデント(要約) | Alerts / Incidents(Microsoft 365 Defender ポータル) | 初動判断、優先度付け、関係者への共有(ただし“細部の証拠”は不足しやすい) |

| ②Device timeline(時系列の骨格) | 該当デバイスの Timeline(プロセス/ファイル/レジストリ/ネットワーク等) | 因果の起点と分岐の把握、「どの出来事が先か」の整理 |

| ③Advanced Hunting(検索可能な事実) | KQLでのテーブル検索(例:DeviceProcessEvents 等) | 消失証拠の抽出、横展開(同様の端末・同様の挙動の探索)、裏取りの強化 |

「消失証拠」が出やすいのはどこか

攻撃者が履歴を消そうとするとき、全部を完全に消すのは難しいことが多いです。だから現場は“残っているもの”だけでなく、“不自然な欠損”も証拠として扱います。

- タイムラインの空白:通常あるはずのイベント密度が急に落ちる

- 順序の違和感:権限昇格やリモート実行に繋がるイベントが前後しているように見える

- 痕跡の片寄り:端末ローカルのログは薄いのに、ネットワーク側(プロキシ/DNS/FW)には通信が残る

この時点で重要なのは、「消えている=何も言えない」ではなく、「どこが消えているかを説明できる」状態にすることです。空白は、攻撃者の作業や運用上のログ保持設計の弱点を示します。

事実ベースにするためのチェックリスト(ここでズレると全部ズレる)

- 時刻の基準:JST/UTCの表示差、サマータイム、端末時刻ズレ

- 権限:誰がMDEポータル・クエリ・エクスポートにアクセスできるか

- 保持:どのデータがどれくらい残る設計か(環境・契約・設定で差が出る)

- 転送:SIEMやログ基盤に転送しているか(転送していないなら“クラウド側だけ”が命綱になる)

「一般論としてはこう」までは言えても、保持や転送は環境差が大きく、ここから先は個別設計の領域に入ります。説明責任が重い案件ほど、株式会社情報工学研究所のような専門家と一緒に“何をどこから取るべきか”を確定させたほうが、結局早いです。

この章の帰結(次章への伏線)

防御履歴は「要約(アラート)」「骨格(タイムライン)」「検索可能な事実(ハンティング)」に分けると迷子になりません。次章では、攻撃者がこの観測点をどう壊すのか——無効化・削除・改ざんという3つの手口として整理し、どの“欠損”がどの手口に繋がりやすいかを具体化します。

第3章:攻撃者が狙う“観測点”:消失を生む3つの手口(無効化・削除・改ざん)

「侵入されたかどうか」より先に、「侵入の痕跡が残るかどうか」が勝負を分ける場面があります。攻撃者にとって厄介なのは、マルウェア本体より“観測点”です。観測点が生きている限り、あとから線で辿られ、横展開され、封じ込められるからです。

心の会話:「検知はされた。でも、その後の動きが薄い。……これ、見られたくないところだけ消されてない?」

実務で遭遇しやすい“消失”は、大きく3分類で整理すると判断が速くなります。ここでのポイントは、手口そのものを細かく覚えることではなく、「どの種類の異常が、どの種類の消失に繋がりやすいか」を見立てることです。

消失を生む3分類(防御視点の整理)

| 分類 | 観測されやすい兆候(例) | 防御側の読み取り |

|---|---|---|

| 無効化(観測点を黙らせる) | セキュリティ機能の停止/例外設定/ポリシー変更、センサー関連の異常、権限の急な変更 | “この時間帯のテレメトリは信用できない”と割り切り、裏取りログを優先する |

| 削除(痕跡を消す) | イベントログの空白、ログクリアの兆候、履歴ファイルや成果物の消去、短時間での大量削除 | 消された対象そのものより「消せる権限を得た経路」を追う(権限昇格・リモート実行) |

| 改ざん(意味を変える/迷わせる) | 時刻のズレ、ホスト名・ユーザー名・アカウントの不自然な利用、正当ツールの悪用、設定値の書き換え | “整合性チェック”が最優先。単独ログでは決めず、複数ソースで因果を固める |

無効化を疑うときの現場チェック(攻撃手順ではなく、観測の視点)

無効化は「完全に消える」より「薄くなる」「偏る」として現れることが多いです。たとえば、プロセス実行は見えるのに関連するファイルイベントが極端に少ない、ネットワーク側は騒がしいのに端末側のイベント密度が急落する、などです。

- 該当デバイスのイベント密度が“ある時刻から急に落ちる”

- 管理者権限の利用が増えた直後に、可視性が下がる

- 同じ時間帯に、他端末では普通に観測できているのに、当該端末だけ薄い

こうした状況では、MDEの内部情報だけで完結させず、プロキシ/DNS/Firewall、認証基盤、メール、資産管理など「別レイヤーのログ」を同時に確保しておくのが被害最小化につながります。

削除を疑うときの発想: “消えたこと”を証拠として扱う

削除は「証拠がない」ではなく、「証拠が奪われた」という事実です。ここで追うべきは、消されたログの中身ではなく、消せる状態に至った“前段”です。

- 消失の開始時刻:最後に通常のイベントが観測できた時刻

- 消失の終了時刻:観測が戻った時刻(または端末が隔離/再起動された時刻)

- その間に発生した権限昇格・リモート実行・資格情報の利用

これを押さえるだけで、説明は「推測」から「観測に基づく範囲の特定」に変わります。監査や顧客説明で効くのは、まさにこの変化です。

改ざんを疑うときの合図:整合性が崩れる場所

改ざんは“それっぽいログ”を残して迷わせる方向に働きます。代表例は時刻と主体(誰がやったか)の揺さぶりです。だからこそ、単一ログを信じず、相互参照で固めます。

- 端末時刻のズレが疑われる(時系列が不自然に見える)

- 普段使われない管理アカウント/端末からの操作が混ざる

- 正当ツール(管理系・リモート系)が“いつもと違う使われ方”をしている

この段階での結論は「犯人はこうやった」ではなく、「この時間帯の観測は信頼度が下がっており、裏取りが必要」という判断です。一般論で踏み切ると、誤認や過剰対応が起きます。個別案件では、株式会社情報工学研究所のような専門家と“観測点の信頼度”を評価しながら進めるほうが安全です。

この章の帰結(次章への伏線)

消失は無効化・削除・改ざんの3分類で見立てると、次に取るべきログの優先度が決まります。次章では、その判断を誤らないために、保持期間・権限・タイムゾーンといった“前提の落とし穴”を先に潰し、調査の地盤を固めます。

第4章:収集の前提を固める:保持期間・権限・タイムゾーンの落とし穴

ログ解析が失敗する一番の理由は、クエリが下手だからではありません。「前提が揃っていない」ことです。保持されていないものは検索できませんし、見えていないものは存在しないのと同じです。しかも前提は、平時は見えにくく、事故の時にだけ牙をむきます。

心の会話:「クエリは書ける。でも“その期間のログが残ってない”って言われたら、詰むんだよな……。」

前提の落とし穴を“表”で先に固定する

| 前提項目 | 確認するポイント | ズレたときの症状 |

|---|---|---|

| 保持(Retention) | 調査対象期間が検索可能か、長期保管(SIEM等)へ転送しているか | 「確かに起きたはずなのに出てこない」→欠損と誤認しやすい |

| 権限(Roles) | 誰がMDEポータル/Advanced Hunting/エクスポートにアクセス可能か | 調査の再現性がない、担当交代で何も追えなくなる |

| 時刻(Timezone/Clock) | 表示の基準(JST/UTC)、端末時刻ズレ、ログソースごとのタイムスタンプ | 因果が逆転して見える、誤った推測が生まれる |

| 範囲(Scope) | 対象デバイス/ユーザー/ネットワーク境界、テナント境界(関連組織) | 影響範囲の過小評価・過大評価が起きる |

| 裏取りログ | プロキシ/DNS/FW、ID基盤、メール、サーバログ、端末監査ログの有無 | MDE側が薄いときに、説明ができない |

“欠損”と“未収集”を混同しない

消失証拠を追うとき、最も危険なのが「ログが出ない=攻撃者が消した」と決め打つことです。実際には、保持期間外・対象外・権限不足・収集未設定という“運用上の未収集”である可能性があります。ここを混同すると、攻撃の深刻度も対策もズレます。

だから先にやるべきは、欠損の物語を作ることではなく、「このログは、原理的に出るはずか?」を確認することです。出るはずのものが出ないなら初めて“消失証拠”として価値が出ます。

タイムラインがズレると、結論もズレる

端末・クラウド・ネットワークで時刻の基準が揃っていないと、因果は簡単に逆転します。たとえば「隔離した後に通信があるように見える」「検知の前に封じ込めをしたように見える」など、説明が破綻します。時刻の基準を1つ決め、すべての記録をその基準に揃えてから、因果を組み立てます。

運用としての“被害最小化”:平時に決めておくべきこと

- 調査に必要な期間の保持を満たすか(満たせないなら転送・保管で補うか)

- 調査権限を誰が持つか、緊急時のエスカレーション経路

- 裏取りログの保全先と、改ざん耐性(アクセス制御・変更監査)

ここは一般論で「こうすべき」と言えても、コスト・規模・既存構成で最適解が変わります。現場の制約が強いほど、株式会社情報工学研究所のような専門家と“守れる前提”を現実的に設計したほうが、最終的な手戻りが減ります。

この章の帰結(次章への伏線)

前提を固めると、「欠損なのか未収集なのか」を切り分けられます。次章では、MDEのDevice timelineを起点に、プロセス→ファイル→レジストリ→通信へと因果を伸ばし、“線で語れる”タイムラインの作り方を具体化します。

第5章:Device timelineで因果をつなぐ:プロセス→ファイル→レジストリ→通信

証拠抽出の現場で一番効くのは、「起点を1つ決める」ことです。アラートを眺めながら考えると、情報量が多すぎて脳が疲れます。だから、Device timelineで“最初の違和感”を1つ選び、そこから因果を延ばします。

心の会話:「全部追うのは無理。まずは“これだけは変だ”って一点を起点にしよう。」

起点の選び方:最初に掴むべき“違和感”

- 普段走らないプロセスが走っている(管理系、スクリプト系、インタプリタ系など)

- 短時間に子プロセスが連鎖する(プロセスツリーが不自然に伸びる)

- 実行元が不自然(ユーザー領域、Temp、ダウンロード配下など)

- 同時期に権限の強い操作が混ざる(管理者での実行、リモート操作の痕跡)

起点を決めたら、次は「そのプロセスが何を触ったか」を4方向に伸ばします。プロセス(何を実行したか)だけで終わると、“動いたけど何もしてない”という曖昧な結論になります。

因果の4方向(この順で伸ばすと迷いにくい)

| 方向 | 見るもの | 得られる説明 |

|---|---|---|

| ①ファイル | 作成/変更/削除、ダウンロード、圧縮/解凍、実行ファイルの配置 | “何を持ち込んだか/何を消したか” |

| ②レジストリ/設定 | 自動起動、設定変更、例外設定、実行方針 | “再起動後も残るか/観測点を変えたか” |

| ③ネットワーク | 外部接続、DNS、プロキシ経由、未知ドメイン | “外と繋がったか/どこと会話したか” |

| ④他プロセス/権限 | 権限昇格、サービス操作、リモート実行、資格情報の利用 | “なぜ消せたか/なぜ見えなくなったか” |

“消失証拠”に繋げる見方:イベント密度と境界を押さえる

タイムラインを追うとき、消失証拠は「何かが起きた」より「起きるはずのものが起きていない」から見えます。だから、次の2つを意識します。

- イベント密度:通常の端末なら、その時間帯にどれくらいのイベントが出るか

- 境界:空白の“直前”と“直後”で、権限や主体(ユーザー/プロセス)が変わっていないか

たとえば、権限の強い操作が入った直後にイベント密度が落ちるなら、「観測点が弱った可能性」として裏取りを強めるべきです。逆に、保持期間や対象外が原因なら、ここで“消された”と断定しないほうが正確です。

章内まとめ:線で語るための最小セット

Device timelineは、証拠の倉庫ではなく“物語の骨格”です。起点→4方向→空白の境界、という順で追うと、説明が「それっぽい推測」から「観測に基づく因果」に変わります。

ただし、ここから先はテナント設定・保持・権限・周辺ログ設計で精度が大きく変わります。説明責任が重い案件ほど、一般論だけで組み立てず、株式会社情報工学研究所のような専門家に相談しながら“どの線を確実に言える状態にするか”を先に決めるのが、被害最小化と再発防止の近道です。

この章の帰結(次章への伏線)

タイムラインで因果を伸ばせるようになると、次に欲しくなるのは「空白をどう扱うか」です。次章では、欠損・空白・不自然な順序を“消失証拠”として抽出し、どこまでが観測できて、どこからが未観測なのかを、説明可能な形に整える手順へ進みます。

第6章:消失証拠を拾う視点:欠損・空白・不自然な順序が語るもの

ログ解析で一番つらい瞬間は、「見たいものがない」ことです。イベントが並んでいれば線は作れます。でも、線が途切れていると、人はつい想像で埋めたくなります。ここで大事なのは、想像を増やすことではなく、空白を“説明可能な形”に整えることです。

心の会話:「“何も出てこない”って、言い訳にしか聞こえないんだよな……。でも本当に無いんだ。じゃあ、無いことをどう説明する?」

消失証拠=「消えた中身」ではなく「消え方の特徴」

消失証拠は、削除されたログの“中身”を復元する話ではありません。実務で価値が出るのは、次のような「消え方の特徴」を掴み、どこまでが観測できて、どこからが未観測かを明確化することです。

- 空白の開始点:最後に通常のイベントが観測できた時刻

- 空白の終了点:観測が戻った時刻(または隔離・再起動・復旧操作の時刻)

- 空白の境界で起きた変化:権限・主体(ユーザー/プロセス)・設定の変化

- “片側だけ残る”偏り:端末側は薄いが、ネットワーク/認証側は残る、など

この4点が揃うと、「推測」ではなく「観測に基づく範囲の提示」になります。説明責任の場では、この差が非常に大きいです。

欠損と未収集を切り分ける:まず“出るはずか”を確定する

同じ「出ない」でも意味が違います。保持期間外、収集対象外、権限不足、転送未設定なら、それは“未収集”です。一方で、通常は出るはずのイベントが特定の時間帯だけ薄いなら、“欠損(消失の可能性)”として扱う価値が出ます。

切り分けの実務手順はシンプルです。

- 調査期間が検索可能か(保持・転送の前提)を先に確認する

- 同じ期間の別端末でイベント密度を見て、基準(平常時の量)を掴む

- 当該端末だけが薄いのか、テナント全体で薄いのかを切り分ける

- 薄くなる直前に、権限昇格・設定変更・隔離・再起動が入っていないかを見る

「この期間のこの種類のイベントは、通常これだけ出る。その中で当該端末はこの時間帯だけ薄い」という形で言えると、空白自体が証拠として成立します。

不自然な順序は“時刻ズレ”か“改ざん”か:整合性チェックを最優先にする

タイムラインが前後して見えるとき、いきなり「改ざんだ」と決めないことが大切です。現場で多いのは、タイムゾーン(JST/UTC)や端末時刻のズレ、複数ログソースの時刻粒度の違いによる“見え方のズレ”です。

- 表示の基準(JST/UTC)を統一してから比較する

- 同一事象を別ログソース(プロキシ、認証、FW、サーバログ)で裏取りする

- 「端末内の時刻」依存の痕跡と、「外部観測(ネットワーク/認証)」の痕跡を分けて扱う

外部観測の時刻は、端末側で改変しにくいことが多いため、消失や改ざんが疑われる局面ほど裏取りの重心になります。

“ログが消された”を疑うときの合図:ログクリアのイベントが残る場合もある

ログが消された可能性を評価する材料として、Windowsのイベントログには「ログがクリアされた」ことを示すイベントが残る場合があります。代表例として、監査ログ(Security)ではイベントID 1102(監査ログの消去)が知られており、システムログ(System)ではイベントログサービスによるクリアを示すイベントが記録されることがあります。

ただし重要なのは、これらが“常に取れる”とは限らない点です。端末側のログ設定、転送の有無、保持期間、そして攻撃者の操作によって観測できる範囲は変わります。だからこそ、「取れていない」ことを断定材料にせず、「取れている場合は強い補助線になる」という位置づけで扱います。

章内まとめ:空白を“説明可能な形”にするのがダメージコントロール

消失証拠の本質は、空白を埋めることではなく、空白の境界と信頼度を示すことです。これができると、現場は「分からない」ではなく「ここまでは観測でき、ここから先は未観測で、理由はこの可能性が高い」という形で語れます。説明が成立すると、次の一手(横展開、封じ込め、再発防止)が現実的になります。

一方で、保持・権限・転送・既存ログ基盤の状況によって、どこまでを証拠として成立させられるかは個別案件で変わります。説明責任が重い案件ほど、株式会社情報工学研究所のような専門家に相談し、空白の扱い方を“事故対応の設計”として固めておくことが被害最小化につながります。

この章の帰結(次章への伏線)

空白の境界を固められたら、次は「横展開できる形で抽出する」段階に進めます。次章ではAdvanced Hunting(KQL)で、ログ消去や防御回避に繋がりやすい兆候を、再現性あるクエリとして組み立てます。

第7章:Advanced Hunting(KQL)実戦:ログ消去・防御回避の典型クエリ

タイムラインで線が見え始めたら、次は「検索で確かめる」フェーズです。Advanced Huntingは、画面の要約に頼らず、観測できた事実を“同じ条件で何度でも再現”できるのが強みです。

心の会話:「それっぽい話じゃなくて、もう一回同じ条件で引ける形にしたい。担当が変わっても追えるように。」

ここでは、特定の攻撃手順を再現するのではなく、実務で頻出する“兆候の拾い方”として、クエリの考え方と型を提示します。テーブル名やスキーマは環境や更新で差が出ることがあるため、まずは「小さく当てて、絞って、関連付ける」順で組み立てます。

基本方針:いきなり“犯行”を探さず、境界(時間帯・主体・端末)を固定する

消失証拠を扱うときは、まず時間帯を固定します。空白の開始点と終了点、そしてその前後を含む“観測の境界”を時間ウィンドウとして切り出し、そこに出てくる主体(ユーザー、端末、プロセス)を列挙します。

クエリ例1:空白の境界で怪しいプロセスを拾う(起点づくり)

プロセスの起点は、DeviceProcessEvents系のテーブルから探すのが定石です。境界の前後で「普段出ない親子関係」「短時間に連鎖する実行」を拾います。

// 例:境界の時間帯でプロセス実行を概観する(列名は環境に合わせて調整) DeviceProcessEvents | where Timestamp between (datetime(2026-01-20 00:00:00) .. datetime(2026-01-20 06:00:00)) | where DeviceName == "TARGET-DEVICE" | project Timestamp, AccountName, ProcessCommandLine, FileName, InitiatingProcessFileName, InitiatingProcessCommandLine | order by Timestamp ascここでの狙いは「怪しいと断定する」ことではなく、次に辿るべき“枝”を決めることです。起点が決まると、ファイル・レジストリ・ネットワークに因果を伸ばせます。

クエリ例2:短時間に連鎖する子プロセス(“作業”の痕跡)

ログ消去や設定改変は、単発ではなく“作業の連なり”として出ることが多いです。親プロセスを起点に、子プロセスの連鎖を見ます。

// 例:特定の親プロセスから派生した実行を追う(概念例) DeviceProcessEvents | where DeviceName == "TARGET-DEVICE" | where Timestamp between (datetime(2026-01-20 00:00:00) .. datetime(2026-01-20 06:00:00)) | where InitiatingProcessFileName in~ ("powershell.exe","cmd.exe","wscript.exe","cscript.exe") | project Timestamp, AccountName, FileName, ProcessCommandLine, InitiatingProcessFileName, InitiatingProcessCommandLine | order by Timestamp asc正当ツールが出た時点でアウト、ではありません。重要なのは「誰が」「いつ」「どの端末で」「どんな文脈で」使われたかです。ここを外部ログ(認証・プロキシ)で裏取りできると、説明が強くなります。

クエリ例3:ログクリアに繋がりやすい“操作”の兆候を拾う

端末内でログに触れる操作は、正当な運用でも起こります。だからこそ、境界の時間帯・権限・主体を絞った上で「ログに触れる可能性が高い実行」を拾い、タイムラインで前後関係を固めます。

// 例:ログに触れる操作が含まれやすいコマンド断片でフィルタ(概念例) DeviceProcessEvents | where DeviceName == "TARGET-DEVICE" | where Timestamp between (datetime(2026-01-20 00:00:00) .. datetime(2026-01-20 06:00:00)) | where ProcessCommandLine has_any ("wevtutil", "eventvwr", "Clear-EventLog", "auditpol") | project Timestamp, AccountName, FileName, ProcessCommandLine, InitiatingProcessFileName, InitiatingProcessCommandLine | order by Timestamp ascここで見つかった実行は、単体で断定材料にせず、直前の権限昇格やリモート実行の痕跡とセットで評価します。「消失の前段」を押さえるためです。

クエリ例4:ネットワーク側の裏取り(端末側が薄いときほど効く)

端末側の観測が薄い局面では、ネットワーク観測が支えになります。DeviceNetworkEvents系のテーブルで、境界の時間帯に外部通信が増えていないか、未知の宛先が混ざっていないかを確認します。

// 例:当該端末の外部通信を俯瞰(概念例) DeviceNetworkEvents | where DeviceName == "TARGET-DEVICE" | where Timestamp between (datetime(2026-01-20 00:00:00) .. datetime(2026-01-20 06:00:00)) | project Timestamp, InitiatingProcessFileName, InitiatingProcessCommandLine, RemoteUrl, RemoteIP, RemotePort, Protocol | order by Timestamp ascこの結果は、プロキシログやDNSログ、Firewallログと突合しやすい形に整えておくと、後段の説明が一気に強くなります。

クエリ例5:ファイル操作(作成・変更・削除)を因果で結ぶ

消失証拠の周辺では、成果物の削除や一時ファイルの消去が混ざることがあります。DeviceFileEvents系で、境界の時間帯にどんなファイルが動いたかを見ます。

// 例:境界時間帯のファイルイベントを抽出(概念例) DeviceFileEvents | where DeviceName == "TARGET-DEVICE" | where Timestamp between (datetime(2026-01-20 00:00:00) .. datetime(2026-01-20 06:00:00)) | project Timestamp, ActionType, FileName, FolderPath, InitiatingProcessFileName, InitiatingProcessCommandLine, AccountName | order by Timestamp asc削除(Delete)だけに注目すると見落とします。作成→実行→削除の連なりがあると、痕跡は薄く見えますが、因果の骨格は作れます。

章内まとめ:クエリは“証拠抽出”ではなく“説明の再現性”を作る道具

Advanced Huntingの価値は、発見そのものより、「同じ条件で何度でも引ける」ことにあります。これにより、担当交代や監査対応でも説明が崩れにくくなります。

ただし、どのテーブルを使えるか、どこまでの粒度で取れているか、保持や転送がどうなっているかは、環境差が大きい領域です。一般論のクエリをそのまま当てても、重要イベントが“未収集”で空振りすることがあります。案件の重さ(説明責任、影響範囲、復旧優先度)に応じて、株式会社情報工学研究所のような専門家と一緒に「どのログを確実に残す設計にするか」まで含めて組み立てるのが、安全なダメージコントロールになります。

この章の帰結(次章への伏線)

クエリで拾った兆候は、単独では結論になりません。次章では、MDE以外のログ(Windowsイベント、Sysmon、プロキシ、ID、Firewallなど)と突合し、“説明可能な事実”として固める方法へ進みます。

第8章:裏取りで“説明可能”にする:Windowsログ/Sysmon/EDR外部ログとの突合

MDEのタイムラインとKQLで「線の骨格」は作れます。ただ、説明責任がある案件ほど、骨格だけでは足りません。必要なのは“裏取り”です。単一の観測点に依存すると、消失や改ざんの影響を受けた瞬間に結論が揺らぎます。複数ソースで整合した部分だけを「確度の高い事実」として積み上げると、説明が一気に安定します。

心の会話:「“MDEにはこう出てます”だけだと弱いんだよな。監査や顧客は“別ソースでも同じ?”って聞いてくる。」

裏取りは“同じ事実を別の角度から見る”作業

裏取りの狙いは、ログを増やすことではなく、同じ出来事を別ログで確認して「事実の柱」を立てることです。特に消失証拠が疑われる局面では、端末内ログよりも、外部観測(ネットワーク/認証/境界機器)の比重が上がります。

| 突合ソース | 確認したい事実 | 消失・改ざんに強い理由 |

|---|---|---|

| Windowsイベントログ(Security/System/Application) | ログオン、権限関連、サービス操作、再起動、エラーの発生 | 端末内の一次情報。取れていれば強いが、消去対象にもなりやすい |

| Sysmon(導入済みの場合) | プロセス実行、ネットワーク接続、ファイル作成などの高粒度イベント | 粒度が高く因果の補強に有利。ただし設定と収集設計が前提 |

| 認証基盤(AD/Entra ID等) | 誰が・どこから・いつ認証したか、異常ログオンの痕跡 | 端末外の観測点になりやすく、端末側の消失の影響を受けにくい |

| プロキシ/DNS/Firewall | 外部通信先、時間帯、端末の通信パターン、未知宛先の有無 | 境界の観測点。端末内のログが薄いときの支えになる |

| サーバ側ログ(業務システム/VDI/踏み台) | 横移動の痕跡、管理操作、ファイルアクセス | 端末単体では見えない影響範囲の確定に役立つ |

突合の手順:タイムラインを“確度つき”に塗り分ける

実務では、すべてを100%確定させようとすると止まります。代わりに、タイムラインの各イベントに「確度」を付け、確度が高い線から意思決定を進めます。

- 基準時刻を固定する(JST/UTCを統一し、端末時刻ズレの疑いもメモする)

- MDEの境界(空白の開始/終了)を決め、その前後を含む時間窓を作る

- 同じ時間窓で、認証ログ・プロキシ/DNS/FWログを引き、外部観測の軸を作る

- 端末内ログ(Windows/Sysmon)がある場合は、外部観測と一致する点を“確度高”として固定する

- 一致しない点は「未確定」とし、推測で埋めずに空白として扱う

このやり方だと、消失や改ざんが疑われる局面でも、「ここまでは確実に言える」「ここから先は未観測」という線引きができます。説明責任の場で最も大事なのは、この線引きです。

章内まとめ:裏取りができると“判断”が速くなる

裏取りは、調査を重くするためではなく、判断を速くするためにあります。確度の高い事実が固まると、隔離・遮断・権限回収・横展開調査の優先度が決めやすくなります。

ただし、どのログが存在し、どこまで追えるかは、環境と運用の設計に依存します。一般論だけで「裏取りできる前提」に立つと、いざという時に空振りします。説明責任が重い案件ほど、株式会社情報工学研究所のような専門家と一緒に、裏取りの設計と保全先を現実的に固めることが被害最小化につながります。

この章の帰結(次章への伏線)

裏取りで事実の柱が立つと、次は「次回も同じ品質でできる」状態にしたくなります。次章では、プレイブック化、保存先、改ざん耐性(保全)を含めた運用設計に落とし込みます。

第9章:再現性ある運用へ:プレイブック化、保存先、改ざん耐性(保全)

事故対応が毎回つらいのは、難しい攻撃だからだけではありません。「再現性がない」からです。担当者の勘と体力で回していると、同じ種類の事故でも結論がブレます。だから、調査の入口と出口を標準化します。これは現場の被害最小化そのものです。

心の会話:「次も同じ夜勤をやるのか……。せめて“手順”に落として、誰でも同じところまで行けるようにしたい。」

プレイブック化の要点:入口(収集)と出口(説明)を固定する

プレイブックは分厚い文書である必要はありません。最低限、次が固定されていれば再現性が出ます。

- 対象の決め方:端末名・ユーザー・時間窓(空白の境界を含む)

- 収集の順序:MDE(タイムライン→クエリ)→外部観測(認証/ネットワーク)→端末内ログ

- 確度の付け方:複数ソース一致を“確度高”、未一致は“未確定”として扱う

- 説明の型:事実/未観測/次に必要な追加ログ、を分離して報告する

保存先の設計:ログは“取る”より“守る”が難しい

消失証拠を扱う案件ほど、ログの保存先が重要になります。端末内にしかないなら消されるリスクがあり、管理者権限で触れる場所にしかないなら改ざん疑惑が残ります。そこで、保存先は次の観点で設計します。

| 観点 | 狙い | 実務上のポイント |

|---|---|---|

| 改ざん耐性 | 「触れない/触ったら分かる」状態 | アクセス制御、変更監査、必要なら追記専用や長期保管を組み合わせる |

| 長期保持 | 事後対応・監査に耐える | 保持期間の不足を転送で補い、調査対象期間を確実にカバーする |

| 検索性 | 横展開調査を速くする | 端末名・ユーザー・時刻で引ける索引(SIEM/ログ基盤)を用意する |

| 権限分離 | 調査と運用の衝突を減らす | 閲覧・抽出・削除の権限を分離し、緊急時の承認経路を定義する |

“説明可能”の出口:報告テンプレを用意する

現場が疲弊するのは、調査より報告に時間が取られるからでもあります。報告の型を作ると、余計な推測や言い回しの揺れが減り、事故対応が静かに収束します。

- 観測できた事実(時系列、主体、影響範囲)

- 未観測の範囲(空白の開始/終了、未収集の可能性)

- 確度の根拠(どのログソースで一致したか)

- 直近の被害最小化(隔離、権限回収、遮断)

- 再発防止の論点(保持、権限設計、監査、運用手順)

章内まとめ:一般論の限界が出るのは“設計”の部分

ログ解析そのものは一般論で語れても、保持・転送・権限・保存先・監査の設計は、環境の制約で最適解が変わります。ここで無理をすると、運用が回らず、いざという時に証拠が守れません。

具体的な案件・契約・システム構成に踏み込むほど、一般論のままでは判断が危険になります。だからこそ、株式会社情報工学研究所のような専門家に相談し、現実の制約の中で“守れる設計”に落とすことが、結果として被害最小化につながります。

この章の帰結(次章への伏線)

運用に落とし込めると、最後に残るのは「結論をどう言うか」です。次章では、証跡が一部消えていても、線で語れる形にまとめ、読者が次の一歩(相談・依頼判断)を取りやすい形に整えます。

第10章:帰結:証跡が消えても、線で語れる—現場を守るログ解析設計

消失証拠の話は、派手なテクニックの話ではありません。現場の苦しさは「事故が起きた」ことより、「説明できない」ことに集約されがちです。説明できないと、復旧の判断も、再発防止も、責任分界もぶれます。だから、目的は最初から一貫しています。ログを読むのではなく、線で語れる状態にすることです。

心の会話:「全部は追えない。でも“ここまでは確実に言える”が増えると、チームの空気が落ち着くんだよな。」

線で語るための最小要件(現場が守られる条件)

- 境界を定義できる:空白の開始/終了、観測できた範囲と未観測の範囲

- 確度を分けられる:複数ソース一致を“確度高”、未一致は“未確定”として扱う

- 横展開できる:同様の兆候を別端末・別ユーザーに検索できる(再現性あるクエリ)

- 保全できる:後から「改ざんされていない」と言える保存先と権限設計

一般論の限界:現場は“条件”で結果が変わる

MDEの画面やKQLの型は共有できます。しかし、保持期間、転送の有無、権限分離、ログ基盤、既存ネットワーク構成、契約上の制約が違えば、同じ手順でも出てくる証拠の量と質が変わります。さらに、説明責任の重さ(顧客影響、法務、監査)によって「どこまで確度を上げるべきか」も変わります。

ここで無理に一般論で押し切ると、過剰対応で現場が疲弊するか、逆に過小評価で被害が拡大します。だから、個別案件では、株式会社情報工学研究所のような専門家に相談し、証拠の守り方と説明の落とし所を一緒に決めるのが現実的です。

次の一歩:迷ったら“判断の材料”を持って相談する

「確度の高い線」が少しでも作れたら、それは相談の材料になります。端末名、時間窓(空白の境界)、主要な兆候(起点のプロセス、外部通信、権限関連)だけでも、初動の判断は加速します。

問い合わせフォーム: https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

現場の事情(止められない、移行が難しい、運用を増やしたくない)を前提に、被害最小化と再発防止の設計を一緒に整理していくほうが、結果として手戻りが少なくなります。

付録:プログラミング言語別—ログ取り・保全・検知実装でハマりやすい注意点

ログ解析は「集める」「守る」「検索する」を一体として考える必要があります。現場では、業務アプリや運用ツールを各言語で作り足していることが多く、ここが弱いと“観測点”が穴になります。以下は、実装・運用で起きやすい落とし穴を言語別に整理したものです。

Python

- 例外処理の握りつぶし:try/exceptで詳細を捨てると、失敗の原因が追えない(最低限、例外種別とスタック情報を残す)

- ログの出力先がローカル依存:コンテナやタスク実行環境で消える(集約先への転送前提で設計する)

- 時刻の扱い:naive datetimeの混在でタイムラインが崩れる(UTC基準+表示で変換、を徹底する)

PowerShell

- 便利さゆえに痕跡が集約されにくい:ワンライナーやリモート実行は、誰がどこで実行したかを別ログで補強する必要がある

- 実行ポリシーやモジュール依存:環境差で同じスクリプトが再現できない(バージョン・実行条件を記録する)

- 標準出力だけで完結しがち:監査・保全に耐える形で結果を残す(ID、時刻、対象、結果)

Java

- ログフレームワークの設定差:環境で出力レベルや出力先が変わり、事故時に欲しい情報が出ない

- スレッド/非同期で順序が崩れる:相関ID(request_id等)を必ず付与し、時系列の復元性を担保する

- 例外の根本原因が埋もれる:ラップ例外の連鎖で原因が見えない(root causeを明示して残す)

C# / .NET

- イベントログとアプリログの分断:どちらかだけだと説明が弱い(相関IDで突合できる設計にする)

- Windows環境依存の時刻差:ロケール・タイムゾーン設定で表示が揺れる(UTCで保存し、表示側で変換する)

- 権限周りの失敗が静かに起きる:アクセス拒否の扱いを“正常扱い”にしない(監査できる形で残す)

Go

- 軽量ゆえにログ設計が後回し:構造化ログ(JSON等)を早期に採用し、検索性を確保する

- 並行処理で順序が前後:ゴルーチンのログは相関ID必須、さらにバッファリングによる遅延も考慮する

- panicの扱い:復旧はできても証跡が残らない設計になりやすい(panic時のダンプとメタ情報を残す)

Node.js / JavaScript

- 非同期でログが散る:await漏れや並列処理で時系列が崩れる(相関IDと処理段階を必ずログに含める)

- 依存パッケージが多く供給網リスクがある:ロックファイル、CIの監査、依存更新の履歴を保全する

- 標準出力依存:コンテナ運用で失われやすい(集約基盤への転送と保持を前提にする)

C / C++

- エラー処理が戻り値中心で抜けやすい:失敗理由(errno等)と入力条件を残さないと再現できない

- 時刻や文字コードの扱い:ログが読めない・突合できない(UTF-8統一、時刻はUTC基準)

- 低レベル操作の影響が大きい:調査時に“何を変えたか”が重要になるため、操作ログ(設定変更)を必ず残す

付録のまとめ:実装の小さな穴が“観測点”の穴になる

言語や実装の違いは、事故時に「線で語れるかどうか」に直結します。運用・監査・説明責任まで含めると、一般的なベストプラクティスだけでは足りず、既存システムや契約条件に合わせた設計が必要です。具体的な案件・契約・システム構成に踏み込んで整理する段階では、株式会社情報工学研究所のような専門家に相談し、ログの取り方と守り方を“現場で回る形”に落とすのが安全です。

第12章:判断に迷う現場へ:30分でできる“証拠を守る初動”と相談の切り分け

インシデント対応で一番こわいのは、最初の30分で「後から取り返せない差」が付くことです。とはいえ現場は、止められないシステム、夜間の少人数、関係者の多さ、そして「確証がない」状態で動かなければいけません。だからこそ、初動は“高度な調査”ではなく、被害最小化と証拠保全に寄せて、手順を短く固定します。

心の会話:「確証がないのに大騒ぎはしたくない。でも、やってはいけないことだけは踏みたくない。」

初動の目的は3つだけに絞る

- 被害拡大を抑え込む(横展開・追加侵入・データ流出のリスクを下げる)

- 観測点を守る(ログと設定の変更・消失を防ぐ)

- 後から説明できる材料を残す(時間窓、対象、実施した操作の記録)

症状 → 取るべき行動(初動30分のチェック)

| 症状(観測) | 取るべき行動(初動) | 理由(証拠/被害最小化) |

|---|---|---|

| MDEで当該端末のイベント密度が急に薄い | 時間窓(空白の開始/終了)をメモし、認証ログ・プロキシ/DNS/FW側の裏取りを優先して確保 | 端末側が薄い局面ほど外部観測が支えになる |

| 管理者権限の利用が急増/不自然なログオンが見える | 該当アカウントの一時停止・パスワード変更・セッション無効化を検討し、影響範囲を限定 | 権限が奪われると消失・改ざん・横展開が一気に進む |

| 外部への未知宛先通信が見える | 境界機器側で宛先/ドメインを一時ブロックし、通信ログを保存 | 通信遮断は被害最小化、ログ保存は説明可能性を上げる |

| 同様の兆候が複数端末に広がっている | 横展開の疑いとして端末・ユーザーを追加でリスト化し、同一時間窓でクエリを横展開 | 個別端末の調査より、範囲確定が先に効く |

| 影響が業務継続に直結(止められない) | 止めずに守る設計へ:観測点の保全、権限分離、ログ転送の確認を優先し、段階的に封じ込め | 現場制約が強いほど、無理な遮断で二次被害が出やすい |

“相談すべきライン”を短く決める(一般論の限界を超える地点)

次の条件が一つでも当てはまるなら、一般論の範囲を越えています。判断を誤ると、被害が拡大するか、説明不能になります。

- ログの空白が大きく、端末側の観測が信用できない(無効化・削除・改ざんの疑い)

- 管理者権限・複数端末への広がりが疑われる(横展開の可能性)

- 対外説明(顧客/監査/法務)が必要になりそう(確度の設計が必要)

- 業務を止められず、段階的な封じ込めが必要(現場制約の最適化が必要)

このラインを越えたら、調査の正確さだけでなく、運用・契約・構成・証拠保全の設計が絡みます。個別案件では、株式会社情報工学研究所のような専門家に相談し、被害最小化と説明可能性の両立を狙うほうが現実的です。

相談時に渡すと強い“最小パッケージ”

- 端末名/ユーザー名(対象の特定)

- 時間窓(空白の開始/終了、前後含む)

- 起点の兆候(怪しいプロセス、外部通信、権限変化の有無)

- 裏取りログの所在(認証、プロキシ/DNS/FW、サーバログ)

- 現場制約(止められない範囲、優先すべき業務、許容できる遮断)

問い合わせフォーム: https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

“全部揃ってから”ではなく、上の最小パッケージがあれば、初動の方向性は固められます。

第13章:よくある誤解の整理:断定を避けつつ、現場が前に進む言い方

消失証拠に関わる案件で現場が疲れるのは、「断定できないのに説明しなければならない」からです。ここで言い方を誤ると、過剰に不安を煽るか、逆に過小評価になります。大事なのは、断定を避けつつ、意思決定に必要な情報(確度、未観測、次の一手)を出すことです。

心の会話:「“分からない”って言った瞬間に信用が落ちる。でも、分からない部分があるのは事実なんだよな。」

誤解1:「ログがない=攻撃者が消した」

これは最も危険な短絡です。保持期間外、対象外、収集未設定、権限不足でもログは出ません。言い方としては、次の形が安全です。

- 「この期間のこのログは、設計上/運用上、取得できていない可能性がある」

- 「通常は出るはずのイベントが当該端末だけ薄い。空白の境界があり、欠損の可能性を評価している」

“未収集”と“欠損”を先に分けると、話が荒れにくくなります。

誤解2:「KQLで引けた=確定証拠」

クエリ結果は強い材料ですが、単独で確定にしないほうが安全です。特に正当ツールの悪用が絡むと、運用でも似たログが出ます。だから、裏取りと確度付けが要ります。

- 「同じ時間窓で、認証ログ・プロキシ/DNS/FWログと一致している部分を確度高として扱う」

- 「一致しない部分は未確定として残し、推測で埋めない」

誤解3:「端末を止めれば安全」

業務を止められない現場は多いです。止めること自体が二次被害になることもあります。ここは“止める/止めない”の二択ではなく、段階的に被害最小化します。

- まず外部通信と権限を絞って拡大を抑え込む

- 観測点(ログ転送・保存先)を守り、説明可能性を確保する

- 影響範囲が確定してから、止める範囲を最小化して封じ込める

誤解4:「すべてを確定してから動くべき」

インシデント対応は、確定より先に動く局面が必ずあります。だから、確度で動きます。確度の高い事実(複数ソース一致)から、被害最小化の手を打ちます。

この考え方があると、空白や未観測があっても、現場は前に進めます。逆に、一般論で断定しようとすると、誤認と手戻りが増えます。

章内まとめ:断定を避けることは、逃げではなく設計

「確度」「未観測」「次の一手」を分けて言えると、説明は静かに収束します。消失証拠が疑われる案件ほど、この整理が被害最小化に直結します。

ただし、どこまで確度を上げるべきか、どのログを守るべきか、どの範囲を止められるかは、契約・構成・運用制約で変わります。具体的な案件・契約・システム構成まで踏み込んだ判断では、株式会社情報工学研究所のような専門家に相談し、現実の制約の中で“守れる線”を一緒に作るのが安全です。

問い合わせフォーム: https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

セキュリティログの大量データから重要イベントを迅速に抽出し、初動対応に要する時間を短縮します。

ログ消失リスクを想定した保全設計と再取得手順を習得し、証拠欠損による調査遅延を防ぎます。

経営層への報告資料フォーマットを用意し、技術担当者が社内コンセンサスを効率的に得られるようにします。

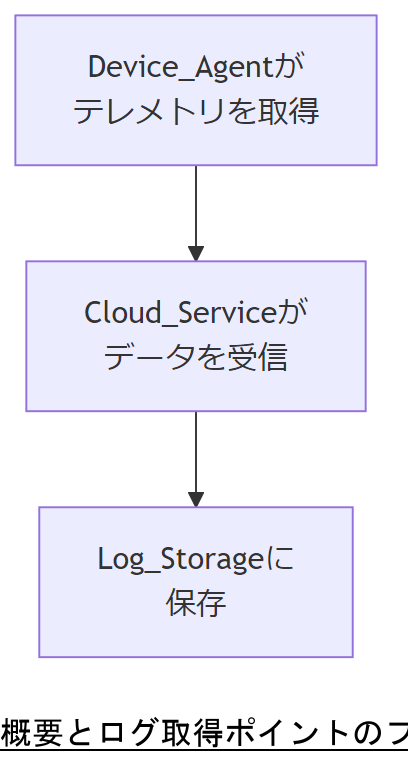

Microsoft Defender for Endpoint の概要とログ取得ポイント

エンドポイントで動作するMicrosoft Defender for Endpointは、クラウド連携型のEDR(Endpoint Detection and Response)ソリューションであり、マルウェア検知や不審プロセス監視など、多様なセキュリティログを収集・解析します。本章では、Defenderが提供する主要イベント種別やデバイスエージェントの動作ポイントを整理し、初動対応フェーズで必要となるログ項目の把握方法を解説します。また、設定ミスやローカルログ保持制限によって運用上証拠漏れが発生しやすいポイントについても注意点を示します。

Microsoft Defender for Endpointは、組織内PCやサーバー上でエージェントが常時稼働し、ファイル操作やプロセス起動、ネットワーク接続などのテレメトリを取得してクラウドサービスへ送信します。攻撃検知時にはアラートが生成されるだけでなく、生ログも同時にクラウド環境へ保存されることから、初動解析に必要な証拠を確実に残せる仕組みとなっています。

出典:情報処理推進機構『中小企業の情報セキュリティ対策ガイドライン』2022年

Defender for Endpointが取得する主なイベント種別としては、プロセス生成イベント、ファイル作成・削除イベント、ネットワーク通信イベント、レジストリ操作イベント、サービス操作イベントなどがあり、これらを組み合わせた相関分析により高度な脅威検出を実現します。各イベントはIDとタイムスタンプ付きで記録され、SIEMやSOARとの連携も可能です。

出典:内閣サイバーセキュリティセンター『サイバーセキュリティ経営ガイドラインVer2.0』2018年

| イベント種別 | 説明 |

|---|---|

| プロセス生成 | 新規プロセスの起動を検知し、実行ファイルやコマンドライン情報を収集 |

| ファイル操作 | ファイル作成・削除・読み書きなどの操作ログを取得 |

| ネットワーク通信 | 外部IPアドレスへの通信やポート情報、プロトコルを記録 |

| レジストリ操作 | レジストリキーの作成・変更・削除などのエントリを監視 |

| サービス操作 | Windowsサービスの開始・停止をトラッキング |

Defender for Endpointのログ収集範囲や保存先が管理画面設定に依存する点は、設定変更時に証拠漏れを招かないよう注意が必要です。

初動時にはクラウド側とエージェント側の両方からログを参照し、ローカル保持データとクラウド保存状況を比較する運用手順を確立してください。

エンドポイント防御履歴の保全要件

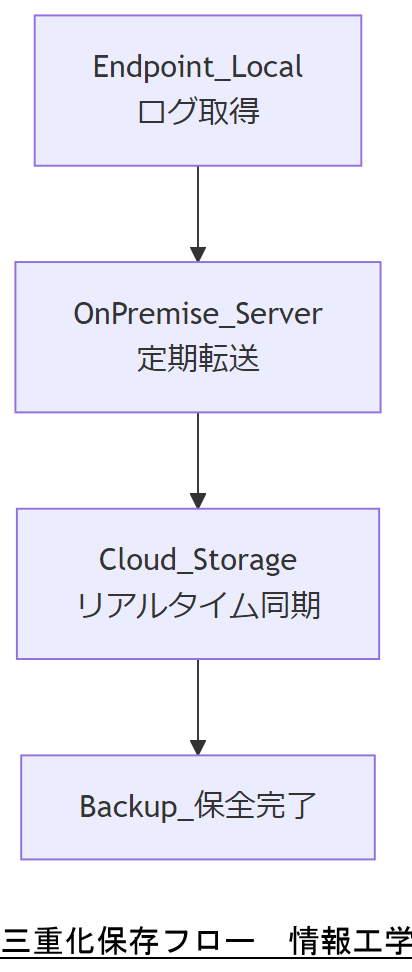

エンドポイントログはシステム障害やサイバー攻撃発生時の重要証拠であり、消失を防ぐために三重化保存が必須です。

経済産業省は中小企業向けに、事業継続力強化計画の策定手引きでデータ三重化保存を推奨しています。

これにより、ログ消失による調査遅延を防ぎ、初動対応の精度を向上させます。

本節の要件は、各社のBCPと連動させることで運用負荷を軽減できます。

BCP における三重化保存設計

三重化保存は「エンドポイント」「オンプレミス中央サーバー」「クラウドストレージ」の組み合わせで構成します。 エンドポイント上のローカルログは即時取得、オンプレミスサーバーには定期転送、クラウドにはリアルタイム同期で保存します。 各レイヤーは地理的に分散配置し、災害リスクにも耐える構成とします。

表_三重化保存方式の比較| 保存レイヤー | 特徴 |

|---|---|

| エンドポイント | リアルタイム取得、即時初動対応向け |

| オンプレミス | 定期転送で集中管理、内部調査に適合 |

| クラウド | 障害耐性とスケーラビリティを確保 |

緊急時/無電化時/システム停止時の運用

緊急時はエージェントからの即時クラウド転送を優先し、オンプレミスのログサーバーはバッファリングモードで稼働させます。

無電化時にはUPS給電による短期運用を確保し、バックアップ電源確保後に通常運用へ切り替えます。

システム停止時は安全シャットダウン後、ログデバイスを物理的に隔離して証拠保全を行います。

三重化保存の各レイヤーは設定変更や運用手順に依存するため、構成変更時にログ欠落が起きないよう注意を促してください。

BCPと連動した三重化運用では、緊急時対応と通常対応の切り替え基準を明確化し、定期的に手順検証を実施してください。

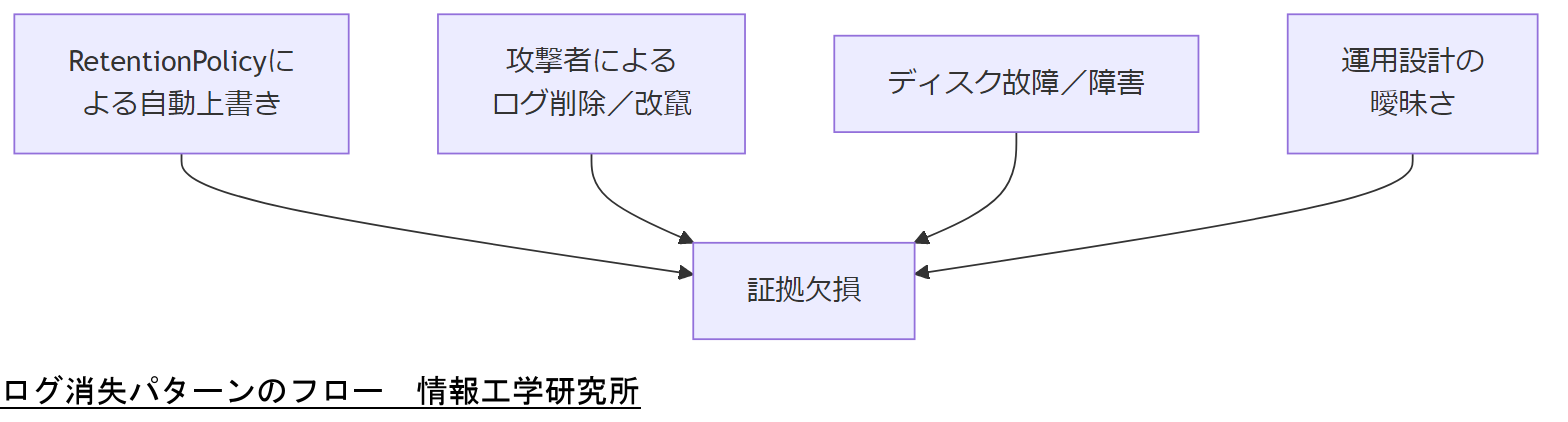

ログ消失の代表的パターンと原因分析

ログはシステム障害やセキュリティインシデント発生時の最重要証拠であり、一部でも欠損すると原因特定が困難になります。

代表的な消失パターンとしては、自動ローテーションや保管期間超過による自動上書きがあります。

また、攻撃者がログファイルを直接削除・改竄する手口も多発しています。

さらに、ディスク故障やファイルシステムエラーなどハードウェア障害によってログが失われるケースも無視できません。

上記に加え、ログ保存ポリシーが曖昧な運用設計も消失リスクを高める要因となります。

調査前にログ保持方針を明確化しないと、運用担当者間で抜けが発生します。

ログ消失の予兆把握には定期的なファイル整合性チェックが有効です。

各パターンの発生を未然に防ぐため、ログ転送やバックアップ状況の定期検証を運用ルールに組み込むことが欠かせません。

消失パターンを把握することで、初動解析フローの設計精度が向上します。

政府はログ管理のガイドラインとして研修などの人材育成を推奨しています。

表_ログ消失パターンと特徴| 消失パターン | 特徴 |

|---|---|

| 自動ローテーション/保管期間超過 | 保持期間設定に従い、古いログが上書きされる |

| 攻撃者による削除・改竄 | 侵入後に不利な証拠を隠滅する目的でログ操作が行われる |

| ディスク故障・ファイルシステムエラー | ハードウェア障害やOSトラブルでファイルが消失または破損 |

ログ消失パターンは複数重なる場合もあるため、各レイヤーの保全手順をひとつずつ明確化し、担当者間で共有してください。

各消失要因を把握したうえで、その発生可能性と影響度を評価し、優先度の高い対策項目から順次運用に反映してください。

消失証拠抽出の初動解析フロー

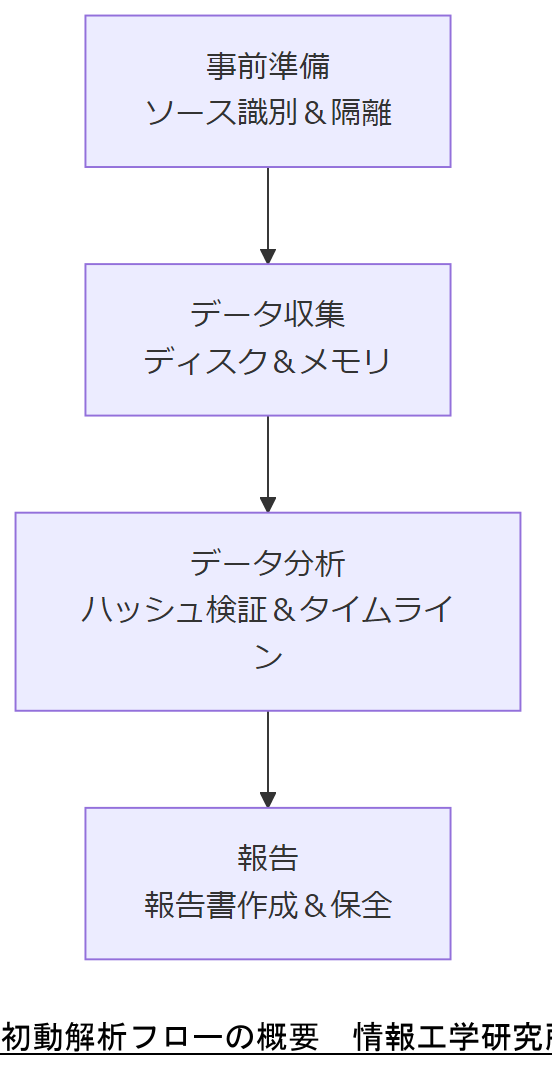

消失証拠抽出の初動解析フローは、フォレンジックプロセスの国際標準に準拠し、事前準備、データ収集、データ分析、報告の4段階で構成されます。

警察庁の証拠保全ガイドラインでは、各フェーズごとに実施すべき具体的手順を文書化し、遵守状況を監査可能にすることを推奨しています。

事前準備

フォレンジック対象機器やログソース候補を識別し、対象端末をネットワークから隔離して証拠の改ざんリスクを排除します。

証拠の連鎖保証(Chain of Custody)を確保するため、証拠収集開始時点から担当者・日時・手順を記録します。

データ収集

ハッシュ計算機能付き書き込みブロッカーを用いてディスクイメージを取得し、メモリダンプを同時にキャプチャします。

クラウドおよびSIEMに保管されたエンドポイント防御履歴ログをエクスポートし、収集対象データと合わせてリポジトリへ保存します。

データ分析

取得したディスクイメージとログファイルのハッシュ整合性を検証し、タイムライン解析により不審イベントの発生時刻を特定します。

レジストリ変更やプロセス起動の相関関係を可視化し、攻撃の侵入経路と活動範囲を明らかにします。

報告

調査結果を調査報告書にまとめ、証拠品目・取得日時・担当者を明記して証拠保全手順に則って保存します。

文書化された報告書は、情報工学研究所のお問い合わせフォームからご相談いただく際に、初動対応資料としてもご活用いただけます。

表_初動解析フロー概要| フェーズ | 主な作業内容 |

|---|---|

| 事前準備 | 対象機器隔離・証拠連鎖保証記録 |

| データ収集 | ディスクイメージ&メモリダンプ取得・ログエクスポート |

| データ分析 | ハッシュ検証・タイムライン解析・相関可視化 |

| 報告 | 調査報告書作成・証拠保全手順に則った保存 |

各フェーズで実施した手順を必ず記録し、手順漏れが無いか部門間でクロスチェックしてください。

初動解析では速度も重要ですが、記録の正確性と証拠連鎖保証が後工程の信頼性に直結する点を最優先で意識してください。

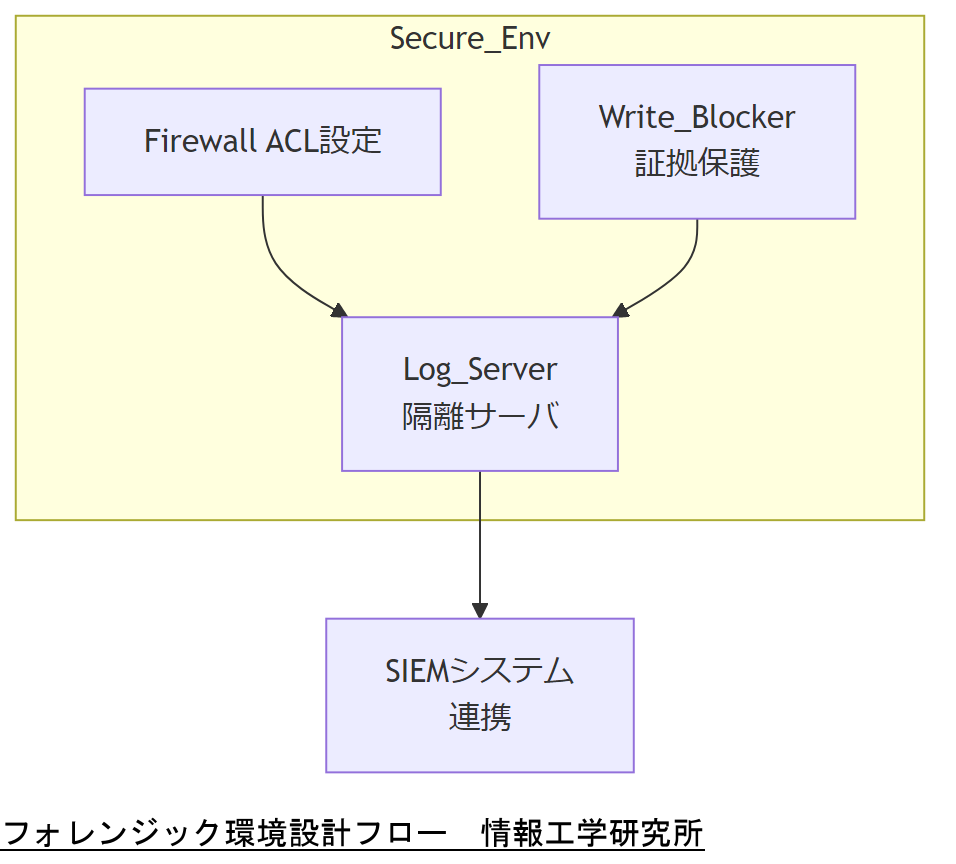

解析環境のシステム設計と運用ルール

フォレンジック解析環境は、攻撃対象のネットワークから分離された安全なセグメント上に構築し、厳格な物理的アクセス制御および論理的アクセス制御を実装する必要があります。出典:内閣官房 内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』令和5年

ハードウェア要件として、書き込み防止機能付きデバイス(Write Blocker)を利用し、オリジナルの証拠媒体への不正な変更を防ぎます。出典:情報処理推進機構『コンピュータセキュリティ インシデント対応ガイド』2007年

システム設計要領では、プロキシサーバー経由のユーザ認証ログを含めた通信ログを取得・保存し、不正通信の証跡を確実に残すことが求められています。出典:内閣サイバーセキュリティセンター『高度サイバー攻撃対処のためのリスク評価等のガイドライン 付属書』令和3年

運用ルールとしては、定期的な脆弱性スキャンとセキュリティパッチ適用、解析環境へのアクセスログレビューを実施し、遵守状況を定期的に文書化することが推奨されています。出典:内閣官房 内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』令和5年

表_解析環境設計要件| 項目 | 要件 |

|---|---|

| ネットワーク分離 | 攻撃サブネットと切り離した解析専用セグメント |

| 物理アクセス制御 | カードキー等による入退室管理 |

| 書き込み防止装置 | Write Blockerを使用した証拠保護 |

| ログ収集 | プロキシ認証/通信ログの一元保存 |

| 運用レビュー | 脆弱性スキャン&パッチ適用/アクセスログ定期チェック |

解析環境は通常運用のネットワークと切り離されるため、テスト環境や本番環境と混在しないよう明確に区分してください。

運用レビューでは、環境構成の変更履歴を必ず記録し、アクセス制御設定の変更が証跡保全に影響を与えないかを定期的に確認してください。

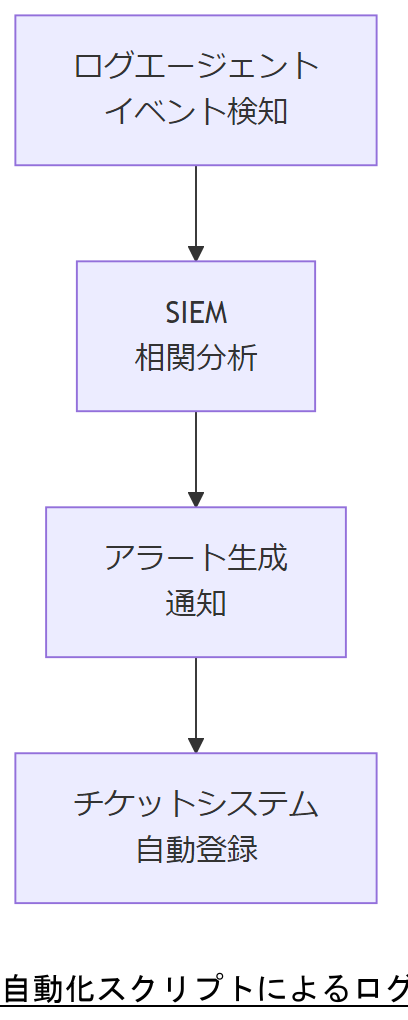

自動化スクリプトによる大規模ログ解析

大量のログデータを手作業で分析することは非現実的であり、SIEMなど専用ツールによる自動化が不可欠です。

政府機関における情報システムのログ取得・管理の調査報告書では、自動化によるログ転送と相関分析の自動実行が推奨されています。

NISCのガイダンス『Best practices for event logging and threat detection』でも、大量ログから有意なアラートを生成する自動化ワークフローが紹介されています。

SIEM/連携自動化ワークフロー

SIEM(Security Information and Event Management)は、複数ソースからのログを収集し、リアルタイムで相関分析を実行する自動化プラットフォームです。

ログエージェントがイベントを検知すると、即座にSIEMへ転送され、事前定義されたルールに従ってアラートが生成されます。生成されたアラートはチケットシステムと連携し、対応状況を一元管理します。

表_自動化ツールと主な機能| 機能 | 概要 |

|---|---|

| ログ収集自動化 | エージェントによるリアルタイム転送 |

| アラート生成 | しきい値・相関ルールに基づく自動通知 |

| 相関分析 | 複数ログ間の相互関係を自動で検出 |

| レポート出力 | 定期レポートのスケジュール自動生成 |

自動化ルールの誤検知を防ぐため、定期的にしきい値や相関ルールのチューニングを実施し、運用担当者間で共有してください。

自動化導入時は「まずは小規模」で検証を行い、誤検知の傾向を把握したうえで全社展開を進めると、運用負荷を抑制できます。

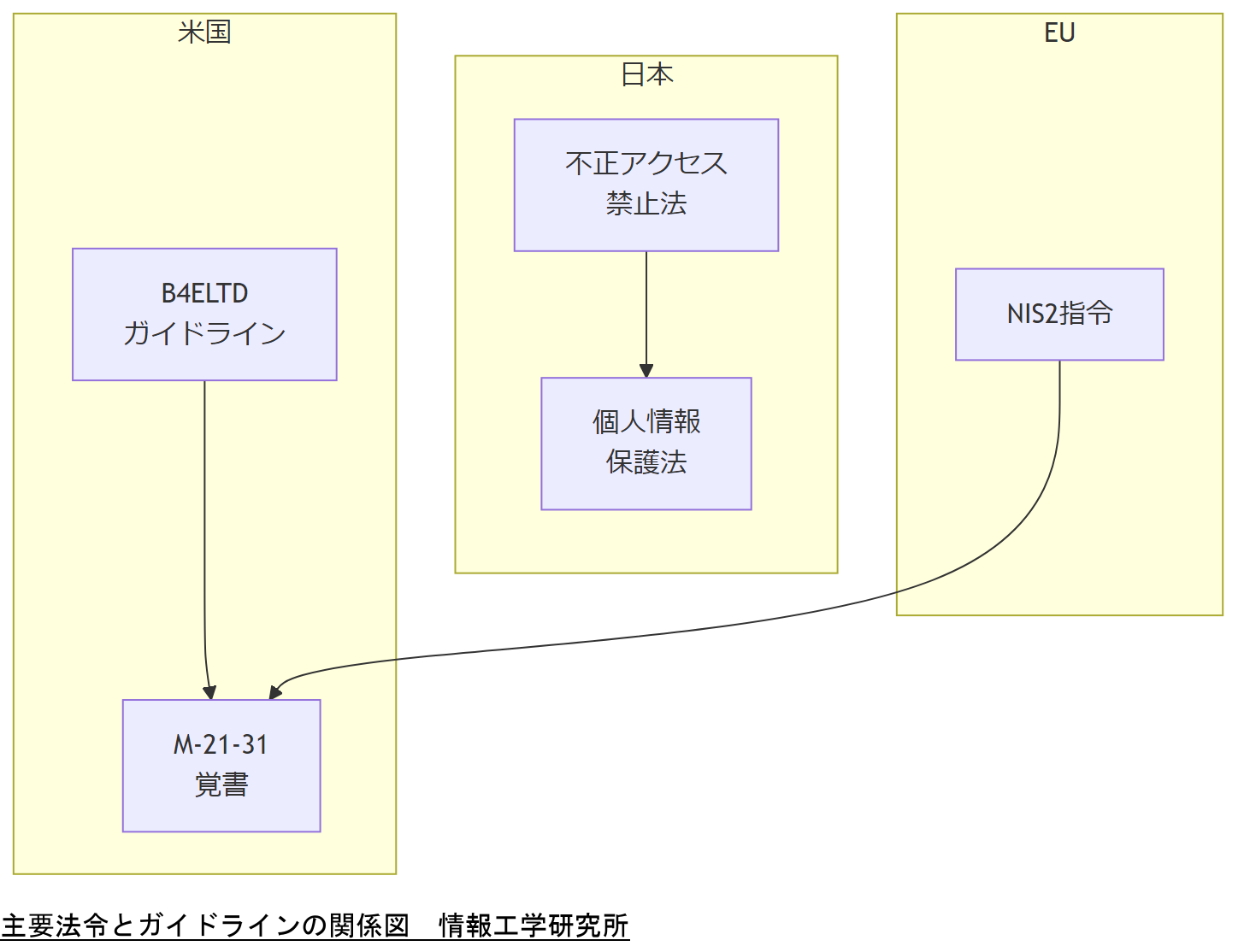

法令・政府方針・コンプライアンス

日本では不正アクセス禁止法により、アクセス管理者に対してログの保全措置が義務付けられ、違反者には罰則が科されます。

また、個人情報保護法では当該アクセスログが保有個人情報に該当する場合、開示請求の対象となることが規定されています。

米国ではCISAが「Best Practices for Event Logging and Threat Detection」を公開し、イベントログのベースライン策定と脅威検出戦略の実装を推奨しています。

さらに、ホワイトハウスのM-21-31覚書では、ログ管理の成熟度モデルを4段階で示し、連邦政府機関の実装要件を定めています。

EUではNIS2指令(Directive (EU) 2022/2555)が2023年1月に施行され、重要セクターにおけるサイバーリスク管理措置とインシデント報告義務を強化しています。

表_主要法令・ガイドライン一覧| 法令・ガイドライン | 国・機関 | 主なポイント |

|---|---|---|

| 不正アクセス禁止法 | 日本(警察庁) | アクセス制御義務と罰則規定 |

| 個人情報保護法 | 日本(個人情報保護委員会) | 保有個人情報としてのアクセスログ開示請求 |

| Best Practices for Event Logging and Threat Detection | 米国(CISA 他) | ベースラインポリシーと相関分析戦略 |

| M-21-31覚書 | 米国(ホワイトハウス) | ログ管理成熟度モデルの導入要件 |

| NIS2指令 | EU(欧州委員会) | リスク管理措置と報告義務の強化 |

各法令・ガイドラインの適用範囲や更新時期は異なるため、対応要件の認識を部門間で統一し、運用ルールに反映してください。

法令遵守には各国要件の違いを把握しつつ、組織全体で一貫したログ管理ポリシーを確立・見直しすることが重要です。

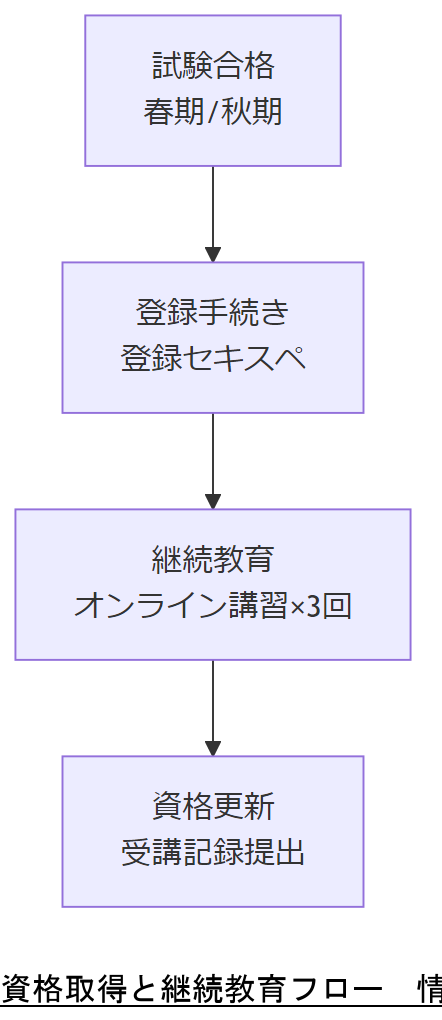

資格取得・人材育成・人材募集要件

経済産業省は企業におけるサイバーセキュリティ人材の確保・育成を目的とした「サイバーセキュリティ体制構築・人材確保の手引き」を公表し、組織体制構築と育成計画の策定ポイントを提示しています。

内閣サイバーセキュリティセンター(NISC)の普及啓発・人材育成専門調査会では、DX推進とサイバーセキュリティ実践に向けた人材要件や研修プログラムの方向性を検討しています。

国家資格「情報処理安全確保支援士(登録セキスペ)」は、情報セキュリティ対策としての技術・管理能力を評価する試験制度で、春期・秋期の年2回実施されています。

登録セキスペになるには、試験合格後に所定の登録手続きを行い、経済産業大臣から登録証を受領する必要があります。

資格保持者は直近3年以内にオンライン講習を年1回、合計3回受講することが継続要件となっており、更新手続きの際に受講記録の提出が求められます。

経産省のサイバーセキュリティ経営ガイドライン Ver3.0 付録では、人材確保・育成に関して「実践的方策ガイド」の活用を推奨しており、段階的研修プランの策定が求められます。

NISCのワーキンググループでは、登録セキスペのリスト化や企業向け個別支援を通じて中小企業への制度浸透を図る施策を検討しています。

表_主要資格と育成施策概要| 資格・施策 | 要件・概要 |

|---|---|

| 情報処理安全確保支援士試験 | 春期・秋期の筆記試験合格後、登録手続きで国家資格取得 |

| 登録セキスペ継続教育 | 3年以内にオンライン講習3回受講が必須 |

| 人材育成ガイドライン | 企業の研修体系構築や段階的プランを提示 |

| 中小企業支援施策 | 登録セキスペアクティブリスト等による個別支援 |

資格取得要件や継続要件は法令改正やガイドライン更新で変更されるため、最新情報を定期的に確認し、教育計画に反映してください。

社内研修の開始タイミングと外部オンライン講習のスケジュールを調整し、資格保持者が常に必要要件を満たせるよう管理体制を整備してください。

関係者とコミュニケーション

サイバーセキュリティ対策では、平時・緊急時を問わず、組織内外の関係者との適切な情報共有が重要です。

関係者は大きく「内部」と「外部」に分類でき、各々に対して役割・責任・連絡手順を定義する必要があります。

内部では、CISO(最高情報セキュリティ責任者)やセキュリティ担当部門、法務部門、経営層が主要なステークホルダーに含まれます。

経営層への報告は、サイバーセキュリティ経営ガイドラインVer3.0に基づき、インシデント発生時には事実関係のタイムラインを簡潔に提示することが求められています。

外部では、独立行政法人情報処理推進機構(IPA)が提供する可視化ツールやガイダンスを活用し、政府機関への報告ルートを確保します。

警察庁や内閣サイバーセキュリティセンターにも、重大インシデント発生時の報告義務があり、連携手順を事前に定めておく必要があります。

コミュニケーションチャネルとしては、メール、専用ポータル、定例会議、緊急ホットラインなど多様な手段を併用します。

連絡頻度は平時は月次レビュー、緊急時は即時エスカレーションを基本とし、状況に応じて調整します。

すべてのやり取りはログとして記録し、監査可能な状態で保存することが政府ガイドラインでも推奨されています。

外部専門家へのエスカレーションは、情報工学研究所へのお問い合わせフォームを通じて実施することで、一貫した対応体制を維持できます。

表_関係者分類とコミュニケーション要件| 分類 | 主な関係者 | 連絡手順・頻度 |

|---|---|---|

| 内部 | CISO、セキュリティ部門、法務、経営層 | 平時:月次 緊急時:即時 |

| 外部(政府) | IPA、内閣サイバーセキュリティセンター、警察庁 | 平時:四半期 緊急時:即時 |

| 外部(専門家) | 情報工学研究所 | 必要時エスカレーション |

関係者ごとに報告タイミングや内容が異なる点を整理し、誤送信や報告漏れがないようチェックリスト化してください。

コミュニケーションでは、「誰に」「何を」「いつまでに」伝えるかを明確に定義し、緊急時にも迷わず動ける体制を整えてください。

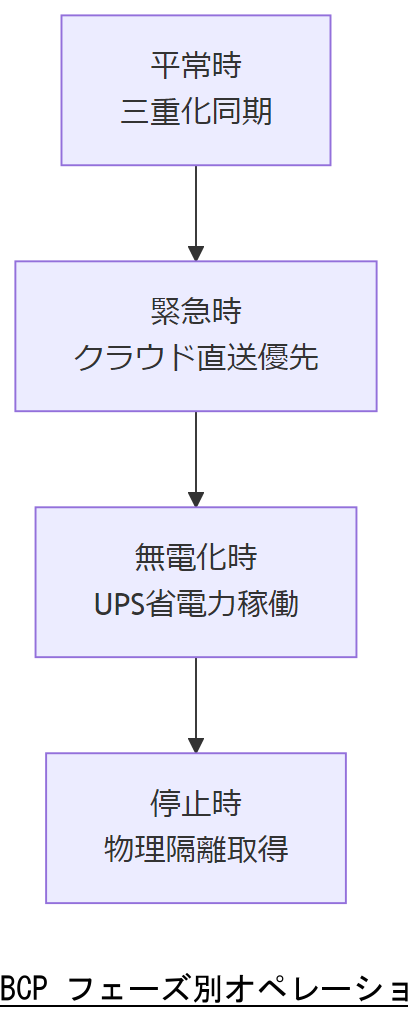

BCP 詳細設計

BCP(事業継続計画)は、災害やシステム障害時にもエンドポイント防御履歴を含む重要ログを適切に保全・活用するための運用設計を示します。三重化保存だけでなく、運用切り替え手順を各フェーズごとに定義することが不可欠です。出典:経済産業省『事業継続力強化ガイドライン』2020年

データ三重化保存の再確認

データ保存はエンドポイント/オンプレミス/クラウドの三重化を基本とし、定期的に各保存先の整合性と同期状況をチェックする必要があります。出典:内閣府『事業継続ガイドライン』2018年

特にオンプレミス→クラウド間の同期において、通信途絶時のバッファリングと再送機構を導入し、データ欠落リスクを最小化します。出典:経済産業省『事業継続力強化ガイドライン』2020年

緊急時・無電化時・システム停止時のオペレーション

緊急時フェーズでは、エージェントからのクラウド直送を優先し、オンプレミスはログのみ受信モードに切り替えます。出典:内閣府『事業継続ガイドライン』2018年

無電化時はUPSで最長72時間の連続稼働を確保し、ログサーバーは省電力モードで稼動継続する設定を施します。出典:経済産業省『事業継続力強化ガイドライン』2020年

システム停止時は安全にシャットダウンした後に証拠媒体を物理的隔離し、フォレンジック担当者が現地で取得作業を行うフローを定義します。出典:経済産業省『事業継続力強化ガイドライン』2020年

表_BCP 各フェーズのオペレーション概要| フェーズ | 運用内容 | 主な注意点 |

|---|---|---|

| 平常時 | 三重化同期および整合性定期検証 | 同期遅延や異常ログの早期検出 |

| 緊急時 | クラウド直送優先・オンプレ受信モード | 通信障害時のバッファリング |

| 無電化時 | UPS給電・省電力モード稼働 | UPS残量監視と切り替え手順 |

| システム停止時 | 安全シャットダウン・物理隔離 | 証拠媒体への非影響確保 |

各フェーズの運用切り替え条件と担当者を明確に定義し、緊急時の混乱を防ぐためにマニュアル化して共有してください。

BCPは策定後も定期的に訓練とレビューを実施し、計画と実際の運用に齟齬が無いかを確認して改善を続けてください。

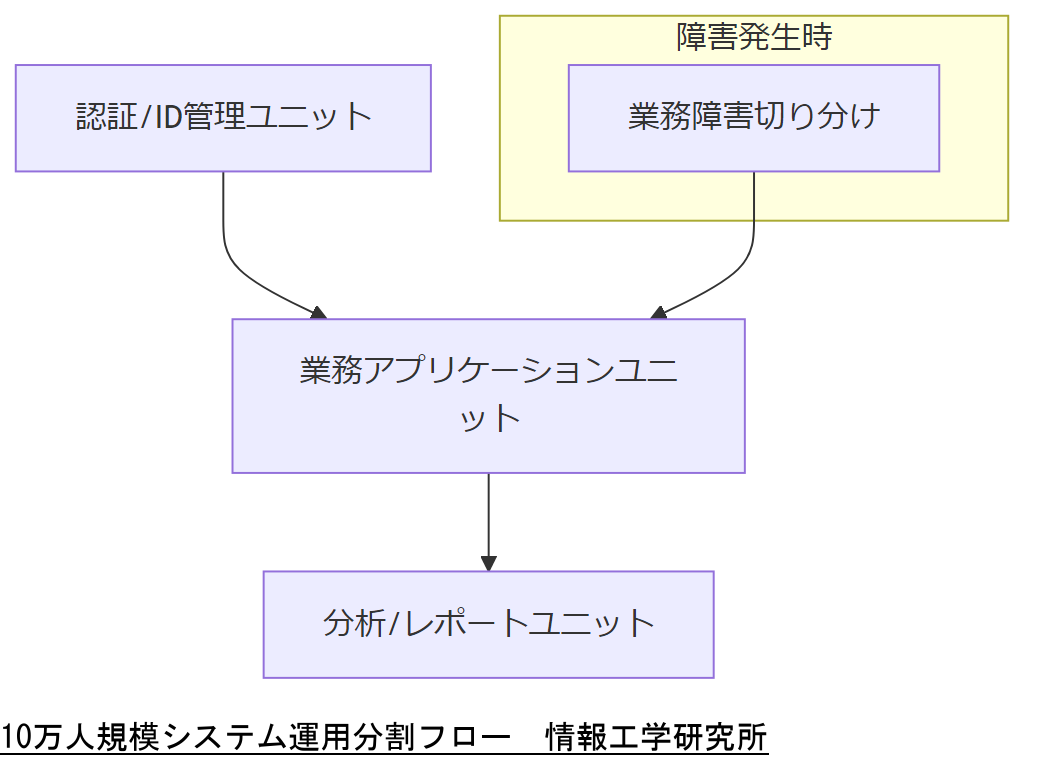

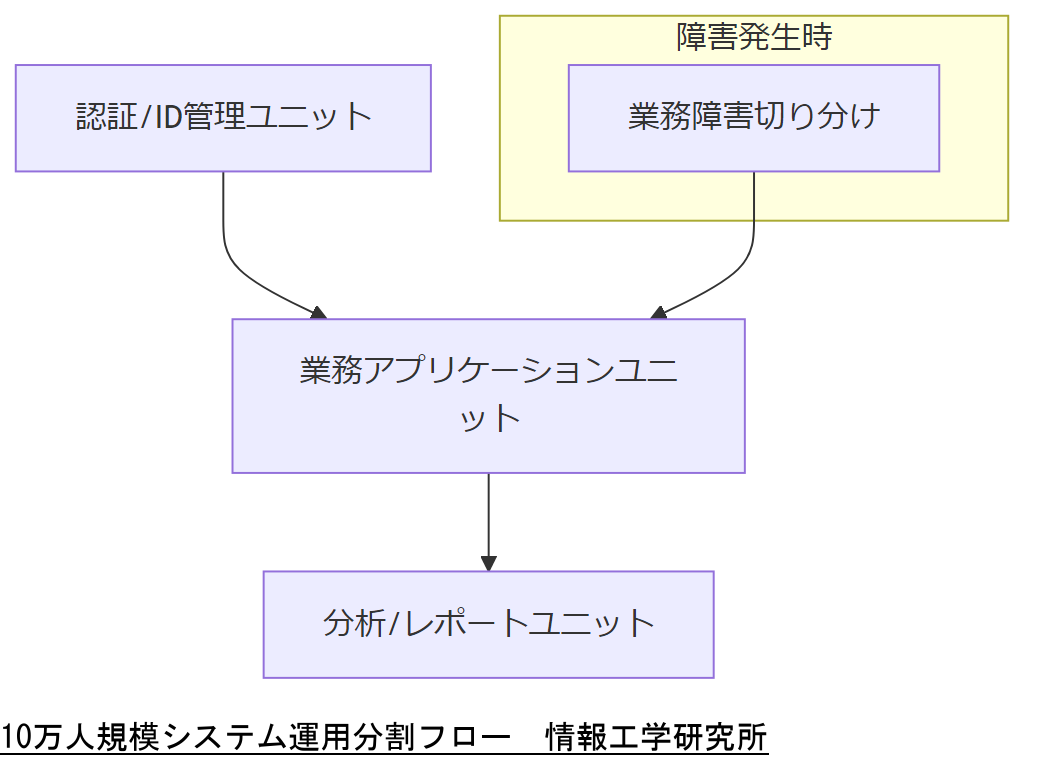

10万人規模システムの運用分割設計事例

10万人を超えるユーザーを抱える大規模システムでは、運用負荷軽減と障害切り分けのため、地域・機能・フェーズごとに運用分割を行うことが有効です。本節では、3つの運用ユニットに分割した設計例を【想定】で紹介します。

運用ユニット構成

以下の3ユニットに役割を分割します:

1)認証/ID管理ユニット:ユーザー認証やシングルサインオンのログを集中管理

2)業務アプリケーションユニット:メイン業務処理ログを別セグメントで保全

3)分析/レポートユニット:アクセス解析やレポート生成ログを専用環境で運用

各ユニットは物理的・論理的に分離し、障害発生時には影響範囲を限定します。【想定】

| ユニット名 | 主な機能 | 分離レベル |

|---|---|---|

| 認証/ID管理 | ログイン/認可イベント管理 | ネットワークVLAN分離 |

| 業務アプリケーション | 業務処理ログ保全 | 物理サーバー分割 |

| 分析/レポート | ログ集計・可視化 | クラウド環境分離 |

大規模システムでは分割設計が複雑化しやすいため、各ユニットの責任範囲と切り替え条件を明確にし、ドキュメントとして整備してください。

運用分割は可用性向上に寄与しますが、統合監視や横断的分析も必要です。分割後も全体視点でのログ収集要件を維持してください。

まとめと次のステップ

本記事では、Microsoft Defender for Endpointからのログ収集・保全要件、消失リスクの分析、フォレンジック初動フロー、解析環境設計、自動化ワークフロー、法令遵守、資格・人材育成、関係者とのコミュニケーション、BCP詳細設計、大規模システム運用分割事例を解説しました。これらを組み合わせることで、証拠ログの消失を防ぎつつ迅速な初動対応と経営層報告が可能となります。

次のステップとして、まずは三重化保存設計とBCPフローの社内文書化・運用手順化を実施し、定期的なレビュー訓練を行ってください。

また、フォレンジック環境の構築と自動化スクリプト連携をプロトタイプ運用し、誤検知チューニングやネットワーク分離の有効性を確認することを推奨します。

さらに、年次で法令・ガイドラインの更新状況を確認し、組織のログ管理ポリシーと照らし合わせて適宜改訂してください。

最後に、技術担当者は各章で示したチェックリスト項目を点検し、必要に応じて情報工学研究所へご相談ください。弊社では初動対応から包括的なBCP策定支援まで、幅広くサポートいたします。

はじめに

エンドポイント防御の重要性とログ解析の必要性 現代の企業において、エンドポイント防御はサイバーセキュリティ戦略の中核を成しています。企業のネットワークに接続されるデバイスは増加の一途をたどり、これに伴いサイバー攻撃のリスクも高まっています。このような環境下で、Microsoft Defender for Endpointは、エンドポイントの保護と脅威の検出において重要な役割を果たしています。しかし、単に防御を施すだけでは不十分であり、ログ解析を通じてエンドポイントの活動を把握し、潜在的な脅威を早期に発見することが求められます。 ログ解析は、エンドポイントの防御履歴を詳細に分析することで、異常な挙動や攻撃の兆候を特定する手段です。これにより、企業は迅速に対応策を講じ、被害を最小限に抑えることが可能となります。また、ログデータを活用することで、攻撃者の行動パターンを理解し、次回の攻撃に備えるための貴重な情報を得ることができます。 本記事では、Microsoft Defender for Endpointのログ解析を通じて、エンドポイント防御履歴から消失証拠を抽出する方法について詳しく解説します。これにより、企業がサイバーセキュリティの強化に向けた一歩を踏み出す手助けとなることを目指します。

Microsoft Defender for Endpointの基本機能とログの役割

Microsoft Defender for Endpointは、企業のエンドポイントを保護するための包括的なセキュリティソリューションです。このソリューションは、マルウェアやフィッシング攻撃、ランサムウェアなどの脅威からデバイスを守るために設計されています。基本機能としては、リアルタイムの脅威検出、脆弱性管理、セキュリティポリシーの適用、そしてインシデントレスポンスが含まれます。 ログは、これらの機能を支える重要な要素です。Microsoft Defender for Endpointは、エンドポイントの活動を詳細に記録し、システムの状態やユーザーの行動を追跡します。これにより、異常な挙動や攻撃の兆候を早期に発見することが可能になります。具体的には、ログは脅威の発生源や攻撃手法を特定するための重要な情報源となり、過去のインシデントの分析にも役立ちます。 さらに、ログデータは、セキュリティの強化に向けた意思決定を行う際の根拠となります。例えば、特定のアプリケーションやデバイスに対する攻撃が頻発している場合、その情報を基に対策を講じることができます。ログ解析を通じて、企業は自社のセキュリティ体制を見直し、より効果的な防御策を講じることができるのです。これにより、エンドポイントの安全性を高め、企業全体のセキュリティポスチャーを向上させることが期待されます。

エンドポイント防御履歴の構造と解析手法

エンドポイント防御履歴を効果的に解析するためには、その構造を理解することが不可欠です。Microsoft Defender for Endpointが生成するログは、イベント情報、ユーザーの行動、システムの状態など、多岐にわたるデータを含んでいます。これらの情報は、脅威の検出や異常行動の特定に役立つ重要な要素です。 ログの解析手法には、まずデータの収集と整理が含まれます。これにより、関連する情報を一元化し、後の分析がスムーズに進むようにします。次に、異常検知アルゴリズムを用いて、通常のパターンから逸脱した行動を特定します。たとえば、特定のユーザーが普段はアクセスしないファイルにアクセスした場合、これは潜在的な脅威の兆候と見なされます。 さらに、ログデータを視覚化することで、複雑な情報を直感的に理解しやすくすることができます。ダッシュボードやグラフを活用することで、異常なトレンドやパターンを迅速に把握し、適切な対策を講じるための判断材料とすることが可能です。このように、エンドポイント防御履歴の構造を理解し、効果的な解析手法を適用することで、企業はサイバー攻撃に対する防御力を高めることができるのです。

消失証拠の特定とその影響

消失証拠の特定は、サイバーセキュリティの観点から非常に重要なプロセスです。Microsoft Defender for Endpointのログ解析を通じて、企業はエンドポイントの異常な活動や潜在的な脅威を早期に発見することができます。消失証拠とは、攻撃者が痕跡を隠すために行った行動や、重要なデータが削除されたり改ざんされたりすることを指します。これらの証拠を特定することで、攻撃の全体像を把握し、適切な対策を講じることが可能になります。 ログデータの中には、ユーザーのアクセス履歴やファイル操作に関する情報が含まれており、これらを細かく分析することで消失証拠を見つけ出すことができます。たとえば、特定のファイルが予期せず削除された場合、その前後のログを確認することで、誰が、いつ、どのようにそのファイルにアクセスしていたかを特定することができます。このような情報は、攻撃者の行動パターンを理解する上で非常に価値があります。 消失証拠の特定には、継続的な監視と迅速な対応が求められます。異常が検出された際には、即座にインシデントレスポンスを行い、被害を最小限に抑えることが重要です。企業がこのプロセスを確立することで、サイバー攻撃に対する防御力が大幅に向上し、結果として企業全体のセキュリティ体制が強化されるのです。

効果的なログ解析のためのツールとテクニック

効果的なログ解析を実現するためには、適切なツールとテクニックを活用することが不可欠です。まず、Microsoft Defender for Endpointには、ログデータを収集し、分析するための強力な機能が備わっています。これに加え、サードパーティ製のセキュリティ情報およびイベント管理(SIEM)ツールを導入することで、ログの統合管理が可能となり、異常検知の精度が向上します。 次に、ログの分析手法としては、機械学習アルゴリズムを用いた異常検知が注目されています。これにより、通常の行動パターンから逸脱したアクティビティを自動的に識別し、迅速な対応を促します。また、定期的なログレビューを行うことで、時間の経過とともに変化する脅威の傾向を把握し、セキュリティポリシーを適宜見直すことができます。 さらに、ログデータの視覚化は、複雑な情報を理解しやすくするための有効な手段です。ダッシュボードを活用することで、リアルタイムでの監視が容易になり、異常なトレンドやパターンを迅速に把握することができます。このように、ツールとテクニックを駆使することで、企業はログ解析の効果を最大限に引き出し、サイバー攻撃に対する防御力を強化することができるのです。

ケーススタディ:実際のログ解析から得られた教訓

実際のログ解析におけるケーススタディは、企業が直面するサイバーセキュリティの課題を理解し、効果的な対策を講じるための貴重な教訓を提供します。一例として、ある企業がMicrosoft Defender for Endpointを使用してログ解析を行った際の事例を見てみましょう。この企業では、定期的なログレビューを実施しており、異常なユーザー行動を早期に検出することに成功しました。 具体的には、ある従業員が普段はアクセスしないデータベースに異常な頻度でアクセスしていることがログから判明しました。これを受けて、セキュリティチームは即座にその従業員に対してヒアリングを行い、意図的な行動ではないことを確認しました。しかし、同時にそのアクセスが外部からの攻撃によるものである可能性も考慮し、さらなる調査を行いました。 結果として、攻撃者が従業員のアカウントを不正に取得し、機密データにアクセスしようとしていたことが判明しました。この事例から得られた教訓は、定期的なログ解析と異常検知の重要性です。企業は、ログデータを活用することで、潜在的な脅威を早期に発見し、迅速な対応を行う体制を整えることが求められます。このような取り組みが、企業全体のセキュリティ体制を強化する鍵となるのです。

ログ解析によるセキュリティ強化の重要性

Microsoft Defender for Endpointを活用したログ解析は、企業のサイバーセキュリティ戦略において不可欠な要素です。エンドポイントの防御履歴を詳細に分析することで、異常な行動や潜在的な脅威を早期に発見し、迅速な対応を可能にします。ログデータは、攻撃者の行動パターンを理解するための貴重な情報源であり、企業のセキュリティ体制を見直すための根拠ともなります。 特に、消失証拠の特定は、攻撃の全体像を把握するために重要です。企業が適切なツールとテクニックを活用し、継続的な監視と迅速なインシデントレスポンスを行うことで、サイバー攻撃に対する防御力が大幅に向上します。実際のケーススタディからも明らかなように、定期的なログレビューと異常検知の重要性は高く、これらの取り組みが企業全体のセキュリティ体制を強化する鍵となります。 今後も、サイバーセキュリティの脅威は進化し続けるため、企業は常に最新の情報を取り入れ、柔軟に対応できる体制を整えることが求められます。ログ解析を通じて得られる知見を活用し、より安全なデジタル環境を築くための取り組みが重要です。

今すぐMicrosoft Defender for Endpointを活用しよう!

Microsoft Defender for Endpointは、企業のサイバーセキュリティを強化するための強力なツールです。このソリューションを活用することで、エンドポイントの脅威をリアルタイムで検出し、迅速な対応が可能になります。ログ解析を通じて、企業は異常な行動を早期に発見し、潜在的な攻撃から自社を守るための重要な情報を得ることができます。 今こそ、Microsoft Defender for Endpointを導入し、エンドポイントの防御力を高める一歩を踏み出しましょう。まずは、導入プロセスや活用方法について詳しい情報を収集し、実際の運用に役立ててください。サイバーセキュリティの強化は、企業の信頼性を高め、持続可能な成長を支える重要な要素です。適切な対策を講じることで、安心してビジネスを展開できる環境を整えましょう。

ログ解析におけるプライバシーと法的考慮事項

ログ解析を行う際には、プライバシーと法的考慮事項を十分に理解し、遵守することが重要です。企業は、従業員や顧客の個人情報を取り扱うため、データの収集と使用に関する法律や規制に従う必要があります。特に、個人情報保護法やGDPR(一般データ保護規則)などの法律は、データの取り扱いに厳格な基準を設けています。 ログデータには、ユーザーの行動やアクセス履歴が含まれるため、これを適切に管理しないと、プライバシーの侵害や法的なトラブルを引き起こす可能性があります。企業は、ログ解析を行う前に、データの収集目的や使用範囲を明確にし、従業員に対して適切な通知を行うことが求められます。また、ログデータの保存期間やアクセス権限についても、明確なポリシーを策定し、遵守する必要があります。 さらに、ログデータの分析結果を第三者と共有する場合には、個人を特定できる情報が含まれないように注意し、必要に応じてデータの匿名化を行うことが重要です。これらの配慮を怠ると、企業の信頼性が損なわれるだけでなく、法的な責任を問われるリスクも高まります。したがって、ログ解析を行う際には、プライバシーと法的要件を常に意識し、適切な管理を行うことが不可欠です。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。