1. ローダー型マルウェアの検知フローを構築し、初動で侵害を阻止できます。

2. データ三重化によるバックアップ体制で、無電化時も事業継続性を確保できます。

3. 侵害発覚時に専門家(弊社)へ迅速にエスカレーションし、フォレンジック証跡を保全できます。

ローダー攻撃とは

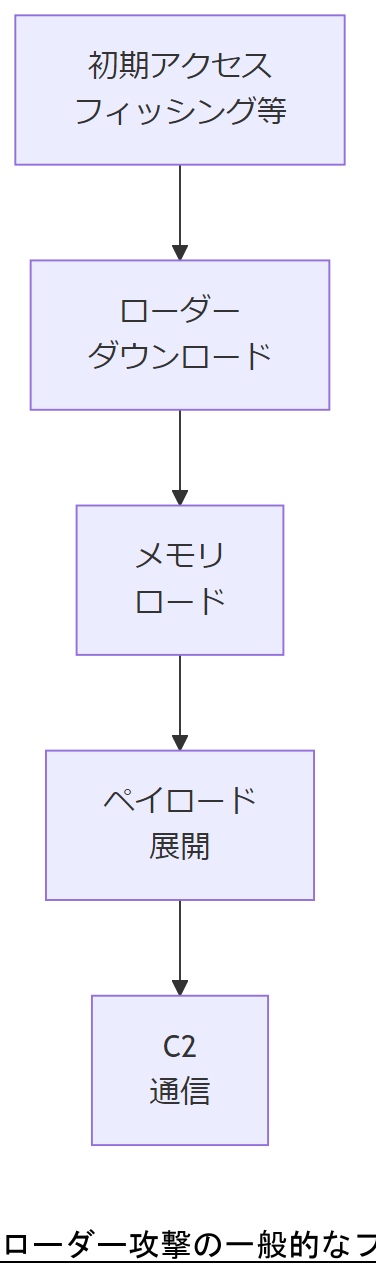

ローダー攻撃とは、初期アクセス時に小規模なダウンローダー(ローダー)を標的システムに送り込み、そのプログラムが本体マルウェアを取得・展開する攻撃手法です。ローダー自体は機能を限定し、“ペイロード”と呼ばれる本体を隠蔽したままメモリ上に展開することが多く、検知回避性に優れています。ローダーは侵入から実行、C2通信までの橋渡し役を担い、攻撃チェーンの核心部分を成します。[出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン』令和5年度版] [出典:米国CISA『Malicious Cyber Actors Continue to Exploit Log4Shell in VMware Horizon Servers』2022]

ローダーの役割と特徴

ローダーは“ドロッパー”と異なり、主にネットワーク経由で本体マルウェアをメモリ上にロードします。ディスクに残存しにくいため、EDR やウイルス対策製品では検出が難しい点が特徴です。ログを残しづらい性質から、初動対応での証拠確保が困難になることがあります。

代表的な攻撃手法

近年では GootLoader、Qakbot、Emotet Loader といったローダー型マルウェアが多用されています。これらはフィッシングメール内のリンクや悪意あるWebサイトを介して配布され、不正なスクリプトやマクロを用いてローダーを実行させます。[出典:米国CISA『2021 Top Malware Strains』2021]

侵入から実行までの流れ

攻撃者はまずフィッシングや脆弱性を突いてターゲットに初期アクセスを行い、次にローダーを取得します。ローダーはメモリ上で本体ペイロードを展開し、C2サーバと通信して追加の攻撃モジュールを導入します。最終的に情報窃取やランサムウェア展開などの目的を達成します。

技術担当者は、ローダーがディスクに証拠を残さずメモリ上で展開する点を強調し、上司や同僚に初動対応の難しさを正確に伝えてください。

技術者は、ローダーのネットワーク取得とメモリロードの痕跡をログから抽出し、再発防止策に活かす視点を維持してください。

法制度と政府方針

サイバーセキュリティ対策は、国内外の法令や政府指針に則って実施することが求められます。本章では、日本政府の統一基準と、主要な国内法令・ガイドライン、および米国・EUのフレームワークを概観します。これにより、技術担当者は経営層へ適切な規制環境を説明し、コンプライアンス確保に必要な投資判断を後押しできます。

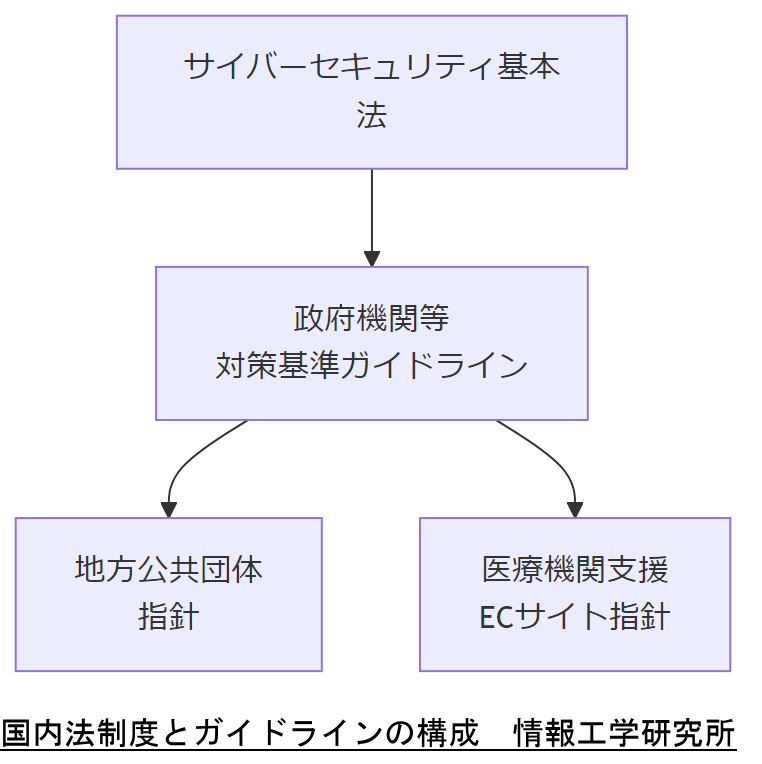

国内の法制度とガイドライン

日本では「サイバーセキュリティ基本法」(平成26年法律第104号)を根拠に、内閣サイバーセキュリティセンター(NISC)が政府機関等向けの統一基準群を策定しています。令和5年度版ガイドラインには、ローダーを含む攻撃手法と対応ログ例が示され、対策基準の策定に活用されます。[出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン』令和5年度版][出典:内閣サイバーセキュリティセンター『統一基準群』]

また、総務省は地方公共団体の責務を定め、サイバー攻撃演習の実施義務を課しています。医療機関支援やECサイトの脆弱性対処など、分野別指針も充実させ、安全性向上を図ります。[出典:内閣サイバーセキュリティセンター『サイバーセキュリティ基本法に基づく地方公共団体指針』令和6年][出典:総務省『地方公共団体サイバーセキュリティ演習指針』令和5年]

経営層には、サイバーセキュリティ基本法に基づく対策基準の遵守が法人責任であることを明確に共有し、予算確保の必要性を説明してください。

技術者は、NISC統一基準群が求めるログ取得要件や演習義務を自社運用に落とし込み、継続的改善のプランを設計してください。

国際フレームワーク

米国では大統領令「EO 14028」によりソフトウェアサプライチェーン対策が強化され、CISAやOMBを通じてゼロトラストや脆弱性管理が義務付けられています。NIST CSF 2.0は、識別・保護・検知・対応・復旧の5機能を定義し、政府機関や重要インフラ事業者に適用されています。[出典:米国国家標準技術研究所『NIST Cybersecurity Framework 2.0』2024][出典:OMB M-22-09]

EUでは「NIS2 Directive」により、サイバーセキュリティの統一水準が導入され、重要サービス提供者はリスク管理措置とインシデント報告を義務付けられています。ENISAの年次レポート「Threat Landscape 2023」では、ローダーを利用した高度攻撃が増加していると警告されています。[出典:European Commission『Directive (EU) 2022/2555 (NIS2)』][出典:ENISA『Threat Landscape 2023』]

国際標準への未対応は取引先選定にも影響します。NIST CSFやNIS2の遵守状況を経営層と照合し、グローバル調達リスクを説明してください。

技術者は、自社のリスク評価結果とNIST CSF/NIS2のギャップを明確化し、ロードマップ策定に活用する視点を保持してください。

システム設計対策

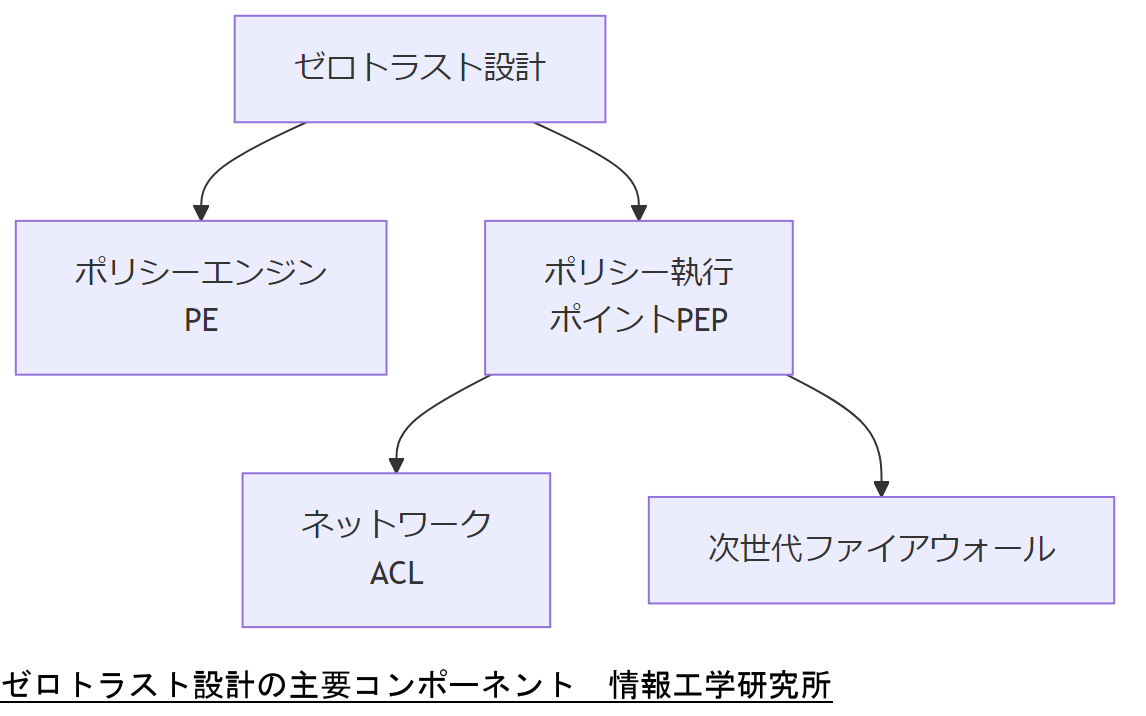

ローダー型攻撃に対抗するためには、“ゼロトラスト”原則に基づくシステム設計が不可欠です。従来の境界防御モデル(ファイアウォール中心)では、侵入後の横移動を防ぎきれません。そのため、ネットワークの内外を問わずすべてを疑う設計へ移行し、継続的な認証と最小権限アクセスを徹底します。[出典:米国国家標準技術研究所『NIST SP 800-207 Zero Trust Architecture』2020][出典:米国国家標準技術研究所『NIST SP 800-207 Zero Trust Architecture』2020]

ゼロトラストの導入

ゼロトラストアーキテクチャ(ZTA)は、すべてのリソースを保護対象として扱い、ユーザやデバイスに対して動的な認証・認可を実施します。NIST SP 800-207では、ポリシーエンジン(PE)とポリシー執行ポイント(PEP)を設置し、アクセス毎に検証と承認を行う仕組みが示されています。[出典:米国国家標準技術研究所『NIST SP 800-207 Zero Trust Architecture』2020]

マイクロセグメンテーション

ネットワークを小さな“セグメント”に細分化し、横移動を物理的・論理的に遮断します。例えば、サーバA⇔サーバB間の通信は明示的なACLや次世代ファイアウォールで制御。これにより、侵害された領域から他の領域への感染拡大を抑制できます。[出典:米国国家標準技術研究所『NIST SP 800-207 Zero Trust Architecture』2020]

| 方式 | 制御レイヤ | 導入コスト | 管理難易度 |

|---|---|---|---|

| ネットワークACL | L3/IP | 低 | 中 |

| 次世代FW | L4–7 | 中 | 高 |

| ホストベース | OSレベル | 高 | 高 |

経営層には、従来のネットワーク境界防御からゼロトラスト設計への移行が必須であることを強調し、必要な追加投資を説明してください。

技術者は、ポリシーエンジンと実行ポイントの役割分担を理解し、アクセスポリシーの定義・チューニングに注力してください。

運用監視とログ管理

ローダー型攻撃の初動を阻止するには、継続的かつ網羅的なログ収集と、そのデータを活用したリアルタイム脅威検知が不可欠です。政府統一基準群では、アクセスログ、プロセスログ、ネットワーク接続ログなどの保管を義務付け、PDCAサイクルで対策を強化することを求めています。[出典:内閣サイバーセキュリティセンター『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年度版]

ログ収集のベストプラクティス

「Best practices for event logging and threat detection」では、重要イベントを優先で収集し、漏れなく証跡を残すことを推奨しています。具体的には以下のポイントです。[出典:豪州サイバーセキュリティセンター『Best practices for event logging and threat detection』2023]

- ログ種別ごとに収集対象と収集レベルを定義

- 正規化フォーマット(CEF/LEEF)で統一

- セキュリティインシデントに関連するイベントは最長90日以上保管

- 暗号化と改ざん検知機能を実装

| ログ種別 | 保管期間 | 優先度 |

|---|---|---|

| アクセスログ | 90日 | 高 |

| プロセス起動ログ | 60日 | 中 |

| ネットワーク接続ログ | 90日 | 高 |

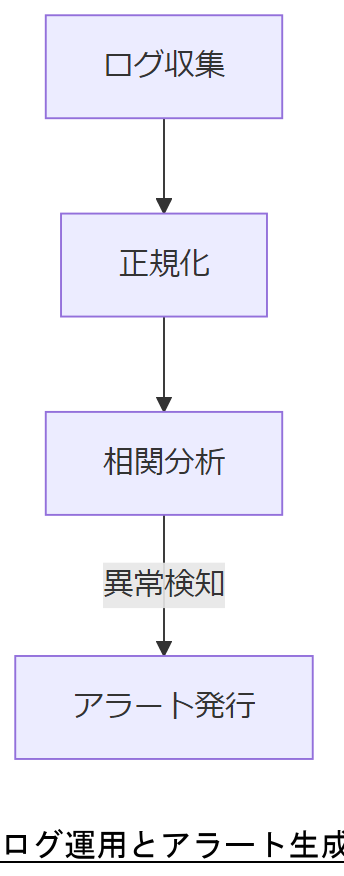

脅威検知とアラート運用

情報処理推進機構(IPA)のプラクティス集では、SIEM/XDR での相関分析により、ローダー特有の接続パターンや不審なスクリプト実行を自動検知する運用手順を示しています。アラートには、端末ID・ユーザID・発生時刻を含め、フォレンジック解析に必要な情報を付与します。[出典:独立行政法人情報処理推進機構『サイバーセキュリティ経営ガイドライン Ver3.0 実践プラクティス集』2024]

運用監視では、ログの正規化と相関分析が鍵です。運用チームがSIEM設定や保管ルールを遵守していることを社内で共有してください。

技術者は、ログの粒度と分析ルールを定期的に見直し、誤検知と見逃しを最小化するようチューニングを継続してください。

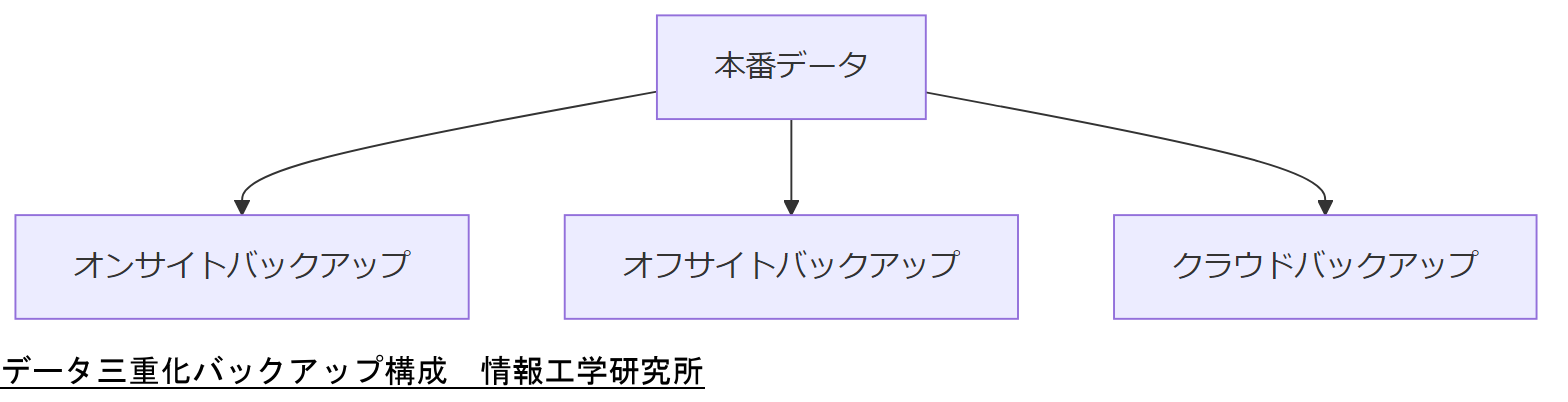

データ三重化とレジリエンス

重要データの喪失を防ぐには、ローカル・近隣拠点・クラウドの三重バックアップ体制が基本です。IPAのガイドラインでは、定期的なバックアップと暗号化保管を義務付け、ランサムウェアや機器故障に備える設計を推奨しています。[出典:独立行政法人情報処理推進機構『日常における情報セキュリティ対策』2023][出典:IPA『重要情報を扱うシステムの要求策定ガイド Ver.1.0』2023]

三重化バックアップ方式の概要

三重化とは、一次データを含め3 箇所以上にデータコピーを保持し、一箇所の障害だけでシステム停止が発生しない仕組みです。通常は以下の組み合わせを採用します。

| 保存場所 | 特徴 | 復旧時間 | コスト |

|---|---|---|---|

| オンサイト(同一拠点) | 即時復旧可 | 数分 | 低 |

| オフサイト(別拠点) | 拠点災害対策 | 数十分 | 中 |

| クラウドストレージ | 耐災害性・柔軟性 | 数十分~数時間 | 中~高 |

バックアップ運用のポイント

- 定期スケジュール(夜間/業務外)で完全バックアップを取得する。[出典:IPA『日常における情報セキュリティ対策』2023]

- 増分バックアップと差分バックアップを組み合わせ、ストレージ負荷と復旧時間を最適化。[出典:IPA『重要情報を扱うシステムの要求策定ガイド Ver.1.0』2023]

- バックアップデータは暗号化して保管し、改ざん検知機能を実装する。[出典:IPA『重要情報を扱うシステムの要求策定ガイド Ver.1.0』2023]

- 定期的なリストア検証を実施し、復旧手順の確実性を担保する。[出典:IPA『IT システムにおける緊急時対応計画ガイド』2010]

三重化バックアップの必要性を、拠点災害やランサムウェア被害時の業務影響を具体的に示して説明してください。

技術者は、復旧目標時間(RTO)と復旧データ量(RPO)を明確に定義し、バックアップ方式とスケジュールを最適化する視点を維持してください。

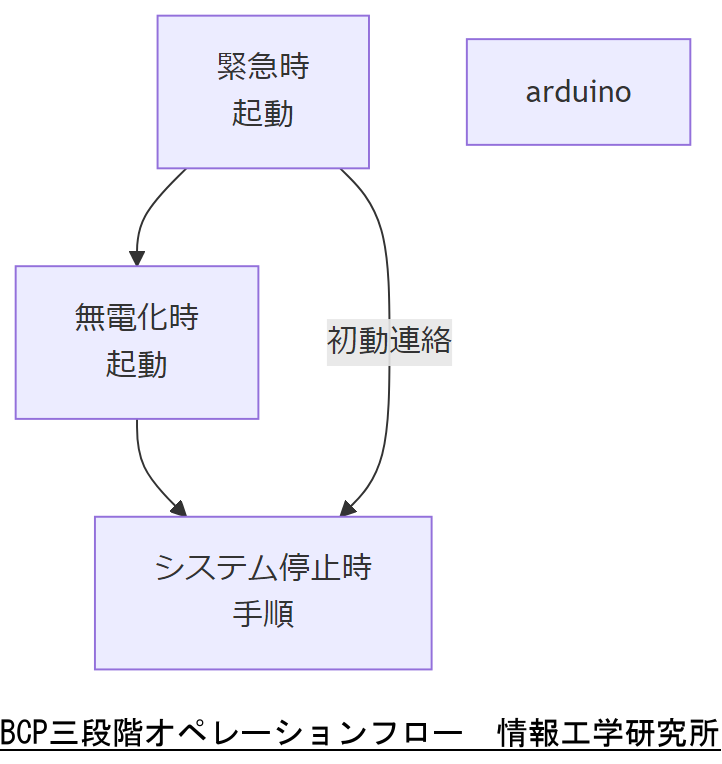

BCP・非常時オペレーション

事業継続計画(BCP)では、システム停止による業務中断を最小化するため、緊急時・無電化時・システム停止時の三段階オペレーションを設計します。国内ガイドラインでは必須要件とされ、さらに10万人以上のユーザーを抱える場合は、ステージ毎に細分化した計画が求められます。[出典:内閣府『事業継続計画策定ガイドライン』令和4年] [出典:FEMA『Continuity Guidance Circular』2018]

緊急時オペレーション

地震やサイバー攻撃など突発的事象発生後、最優先は人命・安全確保と最小限の業務再開です。事前に定義した初動連絡網・役割分担を起動し、影響範囲を迅速に把握します。情報システム部門は代替拠点への切替手順を実行し、重要データの即時アクセスを保証します。

無電化時オペレーション

長時間の停電に備え、UPSや非常用発電機により基本インフラを維持します。電力復旧シーケンスを定め、通信機器・サーバ・ストレージの起動順序を明示。無電化環境下でもアクセス認証とデータ整合性を担保できる運用手順を確立します。

システム停止時オペレーション

主要システムが復旧困難な場合、事前策定した代替業務アプリケーションや手作業プロセスを用いて最低限の業務継続を維持します。復旧優先度マトリクスを参照し、事業への影響度が高い機能から順次復旧を進めます。

| ステージ | 目的 | 主なアクション |

|---|---|---|

| 緊急時 | 安全確保・業務再開 | 初動連絡・代替拠点切替 |

| 無電化時 | 基本インフラ維持 | UPS/発電機起動・順序管理 |

| システム停止時 | 最低限業務継続 | 代替アプリ・手作業運用 |

技術担当者は、BCPの三段階運用が法令遵守事項であることを強調し、各ステージの起動基準と役割分担を経営層へ説明してください。

技術者は、各ステージで使用するシステムや手順が最新の仕様であることを定期的に検証し、改善計画を維持してください。

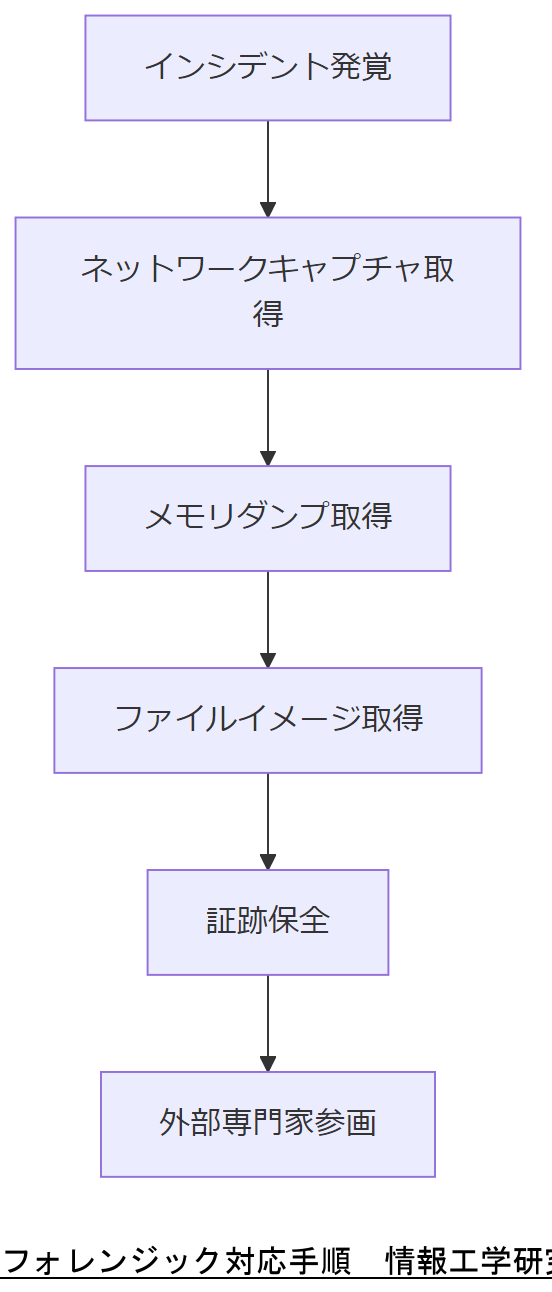

デジタルフォレンジック体制

インシデント発生時の証拠保全には、デジタルフォレンジック体制の整備が不可欠です。IPAのガイドラインでは、調査手順や証跡取得方法を明文化し、社内外の担当者間で役割と許可範囲を事前に定めることを推奨しています。[出典:IPA『中小企業の情報セキュリティ対策ガイドライン』2021][出典:IPA『組織における内部不正防止ガイドライン』令和2年版]

フォレンジック手順の整備

まず、インシデント対応計画に証拠保全フローを組み込み、ネットワークキャプチャ・メモリダンプ・ファイルイメージ取得の順序と責任部署を明示します。取得データは暗号化保管し、タイムスタンプを付与して改ざんを防止します。[出典:IPA『中小企業の情報セキュリティ対策ガイドライン』2021]

外部専門家との連携

複雑なマルウェア解析や大規模証跡調査には、外部フォレンジックサービスを活用します。NISC事例集では、専門家チームに早期参画を依頼し、調査完了までの期間短縮と証跡完全性を確保する手順が紹介されています。[出典:内閣サイバーセキュリティセンター『サイバー攻撃を受けた組織における対応事例集』2020]

技術担当者は、証拠保全フローと取得データの暗号化保管体制を上司へ説明し、調査期間中の運用継続条件を合意してください。

技術者は、フォレンジックツールの操作権限や証跡取得タイミングを見直し、継続的にプロセス改善を図る視点を維持してください。

10万ユーザー超規模対応

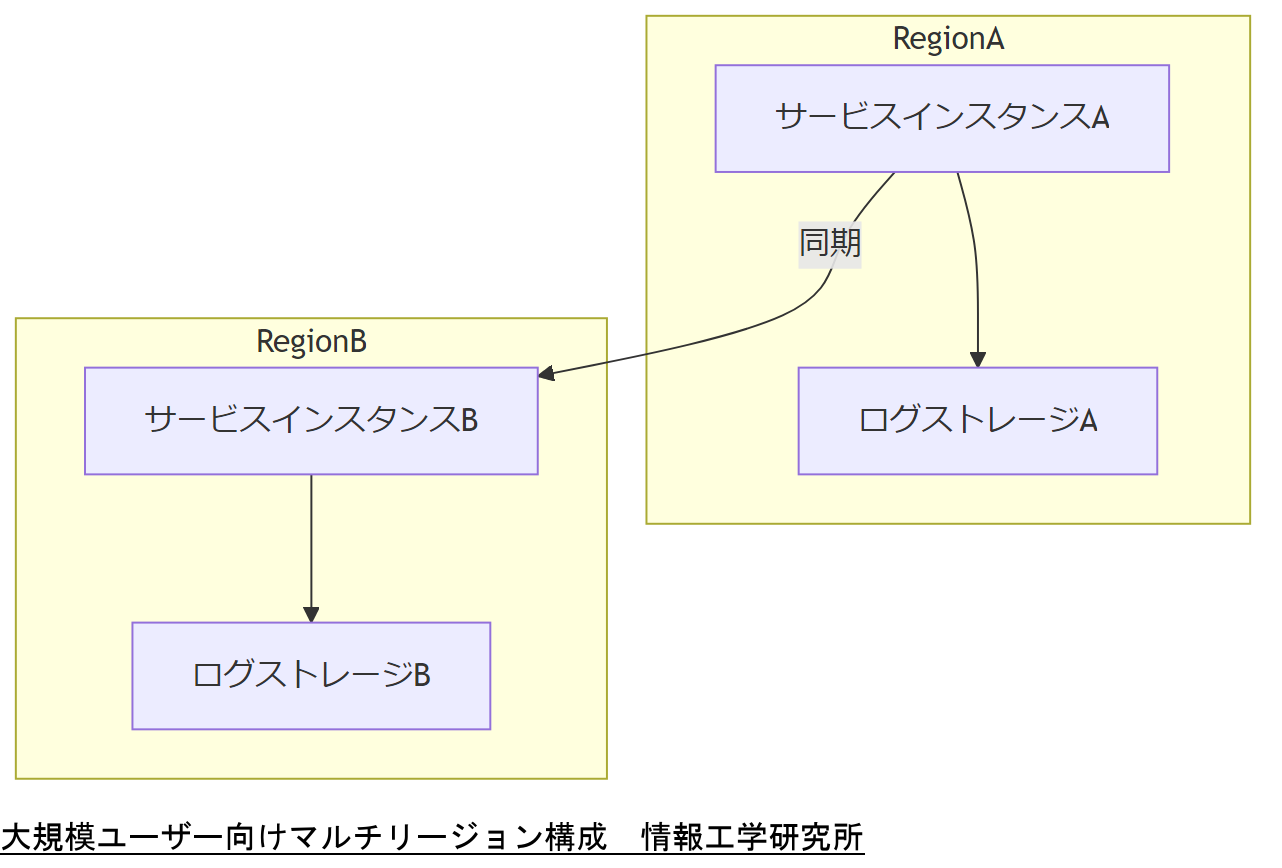

10万以上のユーザーを抱える環境では、負荷分散・ログストレージ拡張、およびモジュール単位の段階的復旧が求められます。大規模BCPガイドラインでは、マルチリージョン展開と、ログ集約システムのスケーラビリティを担保する設計が必須とされています。[出典:内閣府『事業継続計画策定ガイドライン』令和4年][出典:FEMA『Continuity Guidance Circular』2018]

マルチリージョン展開

ユーザ分散型アーキテクチャを採用し、リージョンA⇔B間でステートレスサービスを運用します。これにより、片方のデータセンタが停止しても、他方で業務継続が可能です。リージョン間同期は非同期レプリケーションを活用し、遅延を最小化します。[出典:内閣府『事業継続計画策定ガイドライン』令和4年]

ログ集約の拡張設計

大量ログ取り込みには、分散型ログストレージ(Elasticsearch等)を使用し、インデックス分割と自動アーカイブを設定します。ログ保管期間と検索性能のバランスを維持し、インシデント解析に対応できるよう運用設計します。[出典:FEMA『Continuity Guidance Circular』2018]

10万超ユーザー環境では、リージョン障害とログ負荷のリスクを共有し、マルチリージョンと分散ログの導入計画を経営層へ提示してください。

技術者は、レプリケーション遅延とログ取り込み状況を定期的にモニタリングし、キャパシティプランニングを継続してください。

人材育成と国家資格

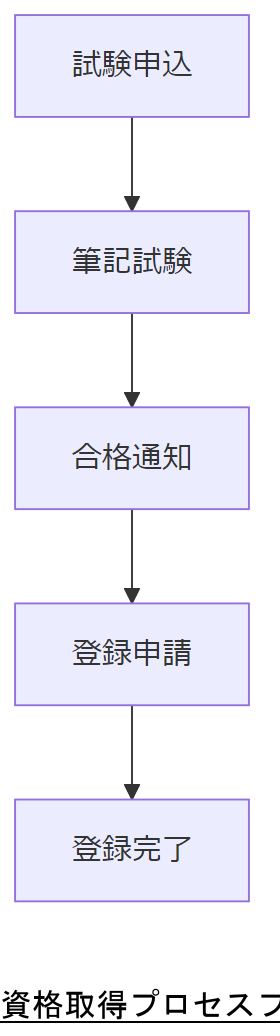

サイバーセキュリティ対策の最前線には、高度な専門技術とマネジメント能力を兼ね備えた人材が不可欠です。政府は国家資格「情報処理安全確保支援士(登録セキスペ)」制度を創設し、技術者の知識・技能を国家認定する仕組みを整備しています。[出典:IPA『情報処理安全確保支援士試験』2023年6月30日][出典:IPA『情報処理安全確保支援士(登録セキスペ)制度』2024年]

資格取得の流れ

情報処理安全確保支援士試験は年2回(春・秋)に筆記実施され、合格後に登録手続きを経て「登録セキスペ」資格を得ます。登録後は継続的な研修受講や実務経験報告が義務付けられ、最新技術と動向へのキャッチアップを促します。[出典:IPA『情報処理安全確保支援士 新規登録・更新のご案内』2025年1月]

| ステップ | 概要 | 期間 |

|---|---|---|

| 試験申込・受験 | 筆記試験(春・秋年2回) | 申込後~試験日 |

| 合格・証書交付 | 合格者に経済産業大臣交付 | 試験結果発表後 |

| 登録手続き | 登録申請・審査・登録完了 | 申請〆切後~8月15日 |

技術担当者は、登録セキスペの継続研修義務と実務報告の必要性を上司に説明し、資格取得支援の体制を構築してください。

技術者は、試験内容と登録要件を踏まえた社内研修カリキュラムを計画・運営し、合格者の定着率向上を図ってください。

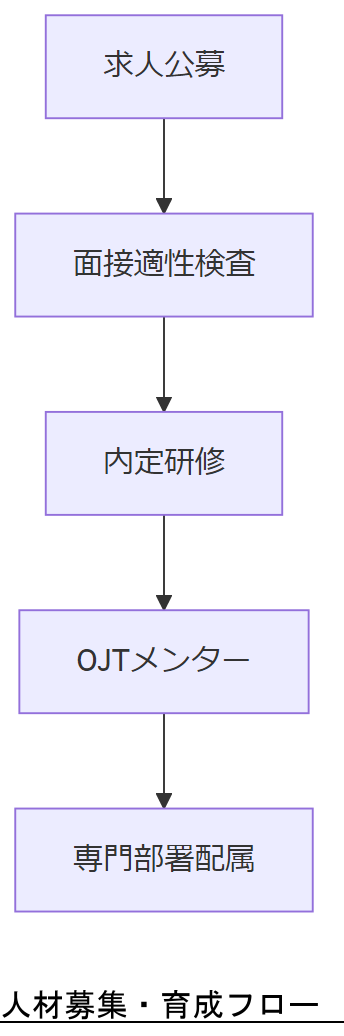

人材募集と組織体制

組織全体のセキュリティ強化には、専門人材の継続的な採用・配置が重要です。政府は「デジタル人材育成プログラム」を通じて、転職希望者や若手技術者の再教育・スキルアップ支援を行っています。[出典:IPA『デジタル人材の育成』][出典:IPA『情報処理安全確保支援士制度』]

採用から配属までの流れ

新規採用者はまず基礎研修を受講し、次にOJTやメンター制度で実践スキルを習得します。一定期間後、プロジェクト単位で専門部署へ配属し、段階的に配置転換を行います。[出典:IPA『デジタル人材の育成プログラム』]

経営層には、基礎研修とOJTを組み合わせた育成フローが、即戦力化と離職率低減に寄与する点を説明してください。

技術者は、研修効果の定量評価指標(研修後試験合格率・OJT進捗)を設定し、継続的な改善サイクルを実行してください。

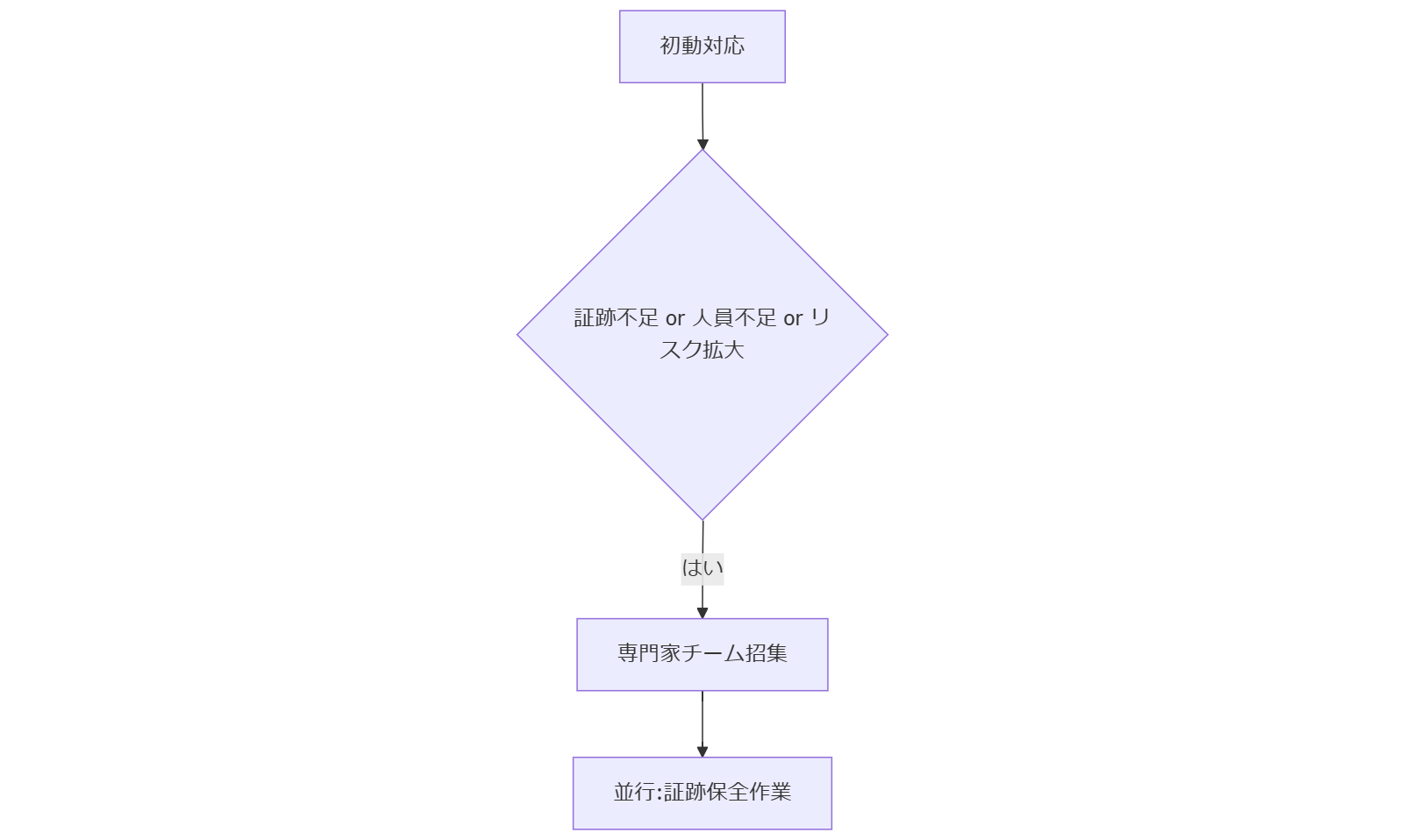

外部専門家へのエスカレーション

社内対応だけで解決困難な場合は、情報工学研究所(弊社)などの外部専門家に早急にエスカレーションし、迅速な調査・復旧支援を要請します。NISC事例集では、インシデント検知直後に専門家チームを巻き込むことで、対応期間を大幅に短縮し、証跡保全の完全性を担保できると示されています。[出典:内閣サイバーセキュリティセンター『サイバー攻撃を受けた組織における対応事例集』2020]

エスカレーションのタイミング

初動対応で①証跡不足、②人員不足、③攻撃拡大リスクが確認された時点で、24時間以内に外部フォレンジックチームへ連絡します。これにより、証拠劣化を防ぎつつ、並行して事業継続施策を実行できます。

情報共有と契約留意点

エスカレーション時は、インシデント概要・影響範囲・ログ保全状況をまとめた報告書を提供します。契約書には守秘義務と再発防止支援の範囲を明示し、作業完了後のレポート提出を取り決めます。

技術担当者は、エスカレーション要件(証跡不足・人員不足・リスク拡大)を上司に示し、24時間以内対応の重要性を説明してください。

技術者は、エスカレーション契約の範囲と依頼フローを理解し、次回以降の連携プロセスを改善する視点を保持してください。

情報工学研究所の支援メニュー

弊社では以下のワンストップ支援を提供し、ローダー攻撃からの復旧・再発防止を実現します。

- 初期調査 PoC:ローダー侵入経路調査と検知ルール提案

- 24時間レスポンス:インシデント発覚後、24時間以内に専門家チームが対応

- フォレンジック解析:メモリダンプ・ネットワークログ解析による原因究明

- 復旧支援:データ復旧・システム再構築・マルウェア除去

- 定期セキュリティ診断:システム設計・運用見直しと脆弱性診断

- BCP 計画策定支援:三重化バックアップ設計と非常時オペレーション文書化

まとめと経営層への提案書テンプレート

本記事で示した多層防御、BCP 三段階オペレーション、外部エスカレーションの重要性を踏まえ、経営層には以下提案書を提示してください。

| 項目 | 内容 |

|---|---|

| 目的 | ローダー攻撃対策の強化と事業継続性確保 |

| 投資項目 | ゼロトラスト設計、ログ基盤、バックアップ拡張、契約エスカレーション |

| 期待効果 | 初動対応期間短縮、復旧時間短縮、リスク低減 |

| スケジュール | 3ヶ月で設計・PoC、6ヶ月で本番運用開始 |

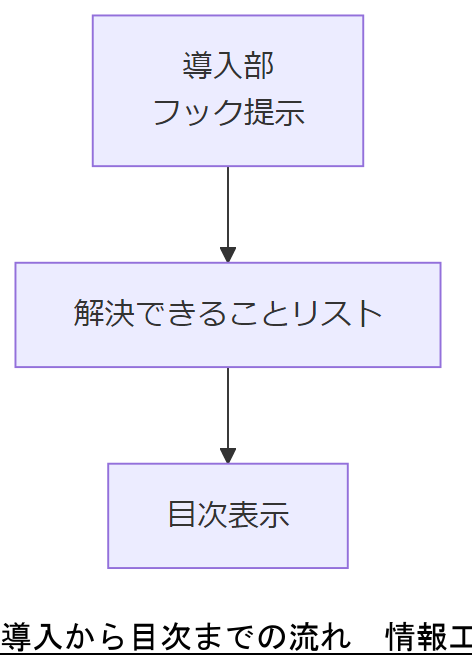

はじめに

ローダー攻撃の脅威とその影響を理解する 近年、ローダーを利用した攻撃が増加しており、企業や個人のシステムに深刻な影響を及ぼしています。ローダー攻撃とは、悪意のあるコードを含むプログラムを実行するための手法で、これによりシステムの脆弱性が突かれ、データの漏洩や破損、業務の停止といったリスクが生じます。特に、IT部門の管理者や経営者にとっては、これらの攻撃に対する理解と対策が不可欠です。ローダー攻撃は、サイバー犯罪者が巧妙に仕掛ける罠であり、無防備なシステムは簡単に侵害されてしまいます。したがって、これらの攻撃の仕組みや影響を理解することが、企業の情報セキュリティを強化する第一歩となります。次の章では、具体的な事例を通じてローダー攻撃のメカニズムを詳しく探ります。この知識をもとに、適切な防御策を講じることが、企業の安全を守るための重要なステップとなるでしょう。

ローダーとは?基本概念と仕組みの解説

ローダーとは、悪意のあるコードを含むプログラムをシステムに読み込ませるための手法です。一般的に、ローダーは正規のソフトウェアやファイルに見せかけて、ユーザーを欺く形で実行されます。これにより、攻撃者はシステムの脆弱性を突き、データの盗取や破壊、さらにはシステムの完全な制御を奪うことが可能になります。 ローダー攻撃は、特にマルウェアの配布手段として広く利用されており、フィッシングメールや悪意のあるウェブサイトを通じて感染が広がることが一般的です。感染したシステムは、攻撃者の指示に従って様々な悪意のある行動を実行することになります。このような攻撃の背後には、サイバー犯罪者の巧妙な戦略があり、ユーザーが何気なくダウンロードしたファイルが、実はシステムに深刻な脅威をもたらす場合も少なくありません。 ローダー攻撃の主な目的は、情報を盗むことやシステムを破壊することですが、他にもランサムウェアの配布やボットネットの構築といった手段も存在します。これらの攻撃を防ぐためには、ローダーの基本的な仕組みを理解し、適切なセキュリティ対策を講じることが重要です。次の章では、具体的な事例を通じてローダー攻撃の影響と、その対策について考察します。

ローダーを利用した攻撃の手法と実例

ローダーを利用した攻撃は、さまざまな手法で実行され、その影響は企業や個人にとって深刻です。例えば、フィッシングメールが一つの典型的な手法です。攻撃者は、信頼できる企業や個人を装ったメールを送り、ユーザーに悪意のあるリンクをクリックさせることで、ローダーをダウンロードさせます。このリンクをクリックした瞬間、システムに侵入され、攻撃者はデータを盗むことが可能になります。 また、悪意のあるウェブサイトも重要な感染源です。ユーザーが無防備にアクセスしたサイトから、ローダーが自動的にダウンロードされ、システムに侵入します。この手法は、特に広告やポップアップを利用して、ユーザーの注意を引くことが多いです。さらに、ソフトウェアのアップデートを装ったローダーも存在します。正規のソフトウェアの更新を装い、ユーザーが安心してダウンロードするため、非常に危険です。 これらの攻撃手法は、巧妙に設計されており、ユーザーが気付かないうちにシステムに侵入します。実際に、企業のデータが漏洩した事例も多く、これにより多大な損失が発生しています。したがって、ローダー攻撃の手法を理解し、具体的な事例を知ることは、効果的な対策を講じるために不可欠です。次の章では、これらの攻撃に対する具体的な対策と防御方法について詳しく探ります。

システムを守るための防御策の紹介

ローダー攻撃からシステムを守るためには、いくつかの効果的な防御策を講じることが重要です。まず第一に、セキュリティソフトウェアの導入と定期的な更新が必須です。これにより、最新の脅威に対抗するための保護が確保され、マルウェアの検出と除去が可能になります。特に、リアルタイムでのスキャン機能を持つソフトウェアを選ぶことが推奨されます。 次に、ユーザー教育も重要な防御策です。従業員や利用者に対して、フィッシングメールや悪意のあるリンクの見分け方についてのトレーニングを行うことで、攻撃のリスクを大幅に減少させることができます。具体的には、怪しいメールやリンクには決してアクセスしない、ソフトウェアのアップデートは公式サイトから行うといった基本的なルールを徹底することが効果的です。 さらに、ファイアウォールの設定も見逃せません。ネットワークの境界で不正なアクセスを防ぐためのファイアウォールを適切に設定し、不要なポートを閉じることで、外部からの攻撃を防ぐことができます。また、システムの定期的なバックアップも重要です。データが万が一損失した場合でも、バックアップから復元することで業務の継続性を保つことができます。 最後に、セキュリティパッチの適用を忘れないようにしましょう。ソフトウェアやオペレーティングシステムの開発者は、脆弱性が発見されるたびに修正プログラムを提供しています。これらを迅速に適用することで、システムの安全性を高めることができます。これらの防御策を組み合わせることで、ローダー攻撃からシステムを効果的に守ることが可能となります。次の章では、これらの対策を実践するための具体的なステップについて考察します。

ローダー攻撃からの復旧プロセスとベストプラクティス

ローダー攻撃を受けた場合、迅速かつ効果的な復旧プロセスを実施することが重要です。まず最初に、感染したシステムをネットワークから切り離し、他のシステムへの感染を防ぎます。この段階で、感染の範囲を特定するために、システムのログやアクティビティを確認することが求められます。次に、感染したファイルやプログラムを特定し、安全に削除します。 その後、信頼できるセキュリティソフトウェアを使用して、システム全体をスキャンし、残存するマルウェアを検出・除去します。このプロセスでは、最新のウイルス定義ファイルを使用することが重要です。また、システムの復元ポイントやバックアップからのデータ復旧も検討します。これにより、攻撃前の状態にシステムを戻すことが可能です。 復旧後は、再発防止策を講じることが不可欠です。具体的には、セキュリティポリシーの見直しや、従業員への再教育を行うことが推奨されます。また、定期的なセキュリティ診断を実施し、脆弱性を早期に発見する体制を整えることが重要です。これらのベストプラクティスを実践することで、ローダー攻撃による影響を最小限に抑え、システムの安全性を高めることができます。次の章では、ローダー攻撃のリスクを減少させるための長期的な戦略について考察します。

攻撃を未然に防ぐための継続的な対策

ローダー攻撃を未然に防ぐためには、継続的な対策が不可欠です。まず、定期的なセキュリティトレーニングを実施し、従業員が最新の脅威や攻撃手法について理解を深めることが重要です。具体的には、フィッシングメールの見分け方や、悪意のあるリンクをクリックしないための注意喚起を行うことが効果的です。 次に、セキュリティソフトウェアの導入とその定期的な更新を怠らないことが大切です。これにより、最新のマルウェアやローダーに対する防御が強化されます。また、システムの脆弱性を定期的に評価し、必要に応じてパッチを適用することで、攻撃者が利用できる隙間を減らすことができます。 さらに、データのバックアップを定期的に行うことも重要です。万が一攻撃を受けた場合でも、バックアップを使用することで迅速にデータを復元し、業務の継続性を保つことが可能です。これらの対策を組み合わせることで、ローダー攻撃のリスクを大幅に減少させ、企業全体の情報セキュリティを強化することができます。次の章では、これらの取り組みを実践するための具体的な手順について詳しく探ります。

ローダー攻撃への備えと重要性の再確認

ローダー攻撃は、企業の情報セキュリティに対する深刻な脅威であり、その影響は計り知れません。これまでの章で述べたように、攻撃者は巧妙な手法を用いてシステムに侵入し、データの漏洩や業務の停止を引き起こす可能性があります。そのため、企業はローダー攻撃に対する理解を深め、適切な防御策を講じることが不可欠です。 具体的には、セキュリティソフトウェアの導入やユーザー教育、ファイアウォールの設定、定期的なバックアップの実施が重要です。また、攻撃を受けた際の迅速な復旧プロセスや再発防止策も忘れてはなりません。これらの対策を継続的に実施することで、ローダー攻撃のリスクを大幅に減少させることができます。 企業の情報資産を守るためには、全社員がセキュリティ意識を持ち、日常的に注意を払うことが求められます。ローダー攻撃に備え、今一度その重要性を再確認し、実践的な対策を講じることが、企業の安全を守るための第一歩となるでしょう。

今すぐシステムのセキュリティを見直そう!

システムのセキュリティは、企業の情報資産を守るための最前線です。ローダー攻撃のリスクを軽減するためには、今すぐセキュリティ対策を見直すことが重要です。まずは、現在のセキュリティポリシーやソフトウェアの状況を確認し、必要な更新や強化を行いましょう。また、従業員への教育を通じて、攻撃手法への理解を深めることも大切です。定期的なバックアップやシステムの脆弱性チェックを実施することで、万が一の際にも迅速に対応できる体制を整えましょう。これらの対策を通じて、企業全体の安全性を高め、安心して業務を行える環境を作り出すことができます。セキュリティの見直しは、企業の未来を守るための重要なステップです。ぜひ、行動を起こしてみてください。

ローダー攻撃に対する過信は禁物、常に警戒を怠らないこと

ローダー攻撃に対する過信は禁物です。サイバー攻撃の手法は日々進化しており、攻撃者は常に新しい戦略を考案しています。そのため、過去に実施した対策が将来も有効であるとは限りません。企業は定期的にセキュリティポリシーを見直し、最新の脅威情報を把握することが求められます。また、従業員への教育は一度行っただけでは不十分であり、継続的なトレーニングが必要です。特に、フィッシング攻撃やローダーの手法についての意識を高めることが重要です。 さらに、セキュリティソフトウェアの導入や更新を怠ることなく、システムの脆弱性を常にチェックすることが大切です。攻撃者は、しばしば未更新のソフトウェアやオペレーティングシステムの脆弱性を狙います。従って、定期的なパッチ適用やバックアップの実施は必須です。ローダー攻撃のリスクを軽減するためには、全社員がセキュリティ意識を持ち、日常的に警戒を怠らないことが重要です。これにより、企業の情報資産を守る体制を強固にすることができます。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。