1. 既存のセキュリティ対策では検知困難な「プロセスホロウィング」の仕組みと影響を理解し、防御策を構築できる

2. 経営層向けに技術的リスクをわかりやすく説明し、適切な予算と体制を確保できる

3. 法令や政府ガイドラインに則った運用設計およびBCPを策定し、インシデント発生時の対応を迅速化できる

プロセスホロウィングとは何か

プロセスホロウィング(Process Hollowing)は、攻撃者が正規のプロセスをサスペンド状態で生成し、そのメモリ領域を削除したうえで悪意あるコードを注入し、再開させることでマルウェアを実行する手法です。こうすることで、セキュリティツールからは正規プロセスとして認識されるため、従来のウイルス対策や振る舞い検知を回避しやすくなります [出典:CISA『TrickBot Malware』2021]。

本手法の歴史は、2000年代後半から報告され始め、当初は一部のAPT(Advanced Persistent Threat)グループや銀行トロイの木馬で使われるに留まっていました。その後、Emotet、TrickBot、Ryukなどのマルウェアで多用されるようになり、2020年代においてはファイルレスマルウェアの代表的手法として知られています [出典:MITRE ATT&CK T1055.012『Process Hollowing』]。

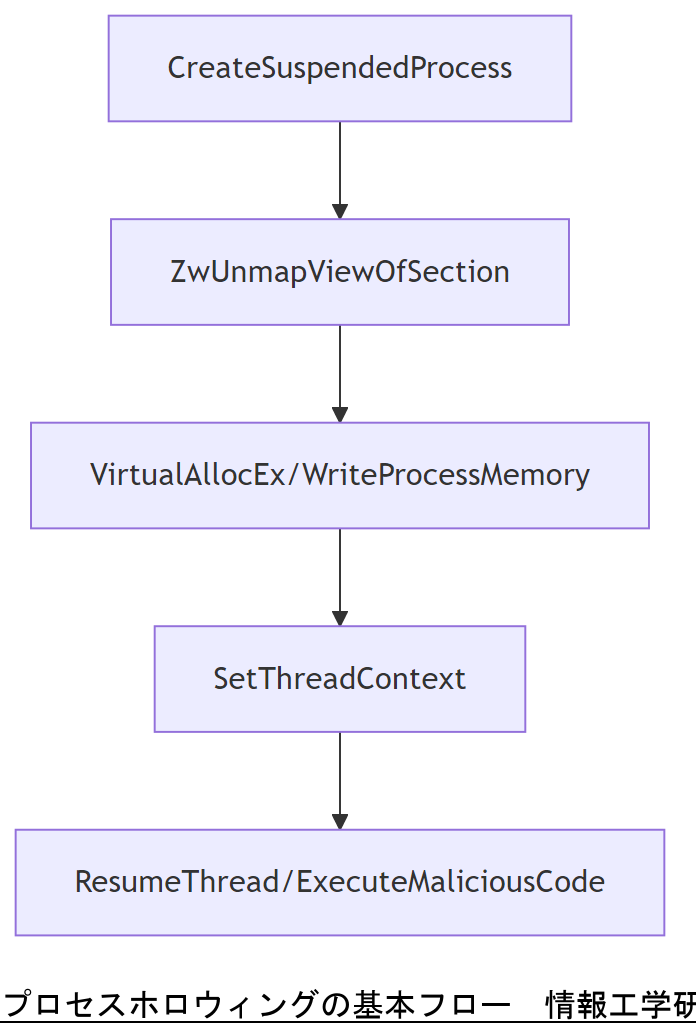

プロセスホロウィングの技術的メカニズム

1. 正規プロセスの生成 (CreateProcess API)

攻撃者は、例としてWindows標準の「svchost.exe」や「explorer.exe」などをCreateProcess関数でサスペンド状態(CREATE_SUSPENDEDフラグ)で起動します。これにより、依存関係のロードまでは行われますが、エントリポイントには到達せず、一切実行されない状態が保たれます。

2. 元のメモリ領域のアンマップ (ZwUnmapViewOfSection API)

サスペンドされたプロセスのメモリ空間をZwUnmapViewOfSection関数などでアンマップ(空に)し、元の正規コードを消去します。これにより、その領域が書き換え可能な状態となります [出典:MITRE ATT&CK T1055.012]。

3. 悪意あるコードの注入 (WriteProcessMemory API)

攻撃者はVirtualAllocExで対象プロセスに新たなメモリ領域を確保し、WriteProcessMemory関数を用いてマルウェアのペイロードを注入します。これにより、メモリ上でファイルレスに動くコードがプロセス空間に置かれます [出典:CISA『TrickBot Malware』2021]。

4. スレッドコンテキストの書き換え (SetThreadContext API)

元のプロセスエントリポイントを、注入した悪意あるコードのアドレスに書き換えます。攻撃者はGetThreadContextとSetThreadContextを駆使して、起動スレッドのコンテキスト(レジスタなど)を操作し、次に実行される命令をマルウェアに切り替えます。

5. プロセスの再開 (ResumeThread API)

最後にResumeThread関数を呼び出すことで、プロセスを再開し、マルウェアが正規プロセス名のまま実行されます。セキュリティツールは「svchost.exeが実行中」としか認識せず、悪意ある挙動を見逃す可能性があります。

プロセスホロウィングの危険性

- セキュリティーツール回避

正規プロセス名のまま実行されるため、ファイルベースのスキャンや簡易的な振る舞い検知では検知が困難です [出典:IPA『情報セキュリティ白書 2023』]。 - ファイルレス実行

ディスク上にマルウェアファイルを残さないため、フォレンジック解析を難航させます。メモリフォレンジックや高度なEDR(Endpoint Detection and Response)での検知が必須となります。 - 権限昇格のリスク

権限の高いプロセスに乗っかることで、管理者権限で動作しやすく、システム全体に深刻な影響を与えます [出典:CISA『TrickBot Malware』2021]。

本章では技術的に高度な「プロセスホロウィング」の仕組みを紹介しましたが、上司や経営層へ説明する際は「正規プロセスを装ったままマルウェアが実行されるため、従来型のウイルス対策製品では検知が難しい」ことを強調し、ファイルレス攻撃への備えが必要である点を訴求してください。なお、振る舞い検知やメモリフォレンジックが重要な対策となるため、これらを導入する理由を明確に伝えることが大切です。

技術者としては、CreateProcessやZwUnmapViewOfSectionなどのWindows API呼び出しを詳細に把握し、検知に必要なログやシステムコール監視を設計することが求められます。特に、サスペンド状態でのプロセス作成後すぐにメモリを書き換えるような挙動をいかに検知できるかがカギとなるため、SysmonやEDRツールの導入・チューニングを検討し、検知ルールの整備に注力してください。

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:CISA『TrickBot Malware』2021] [出典:MITRE ATT&CK T1055.012『Process Hollowing』]

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:CISA『TrickBot Malware』2021] [出典:MITRE ATT&CK T1055.012『Process Hollowing』] 侵入シナリオの実例と分析

本章では、プロセスホロウィングが実際にどのようなシナリオで悪用されるかを、代表的な攻撃フローに沿って分解して解説します。まずはエクスプロイトからプロセス乗っ取りまでの典型的な攻撃手順を確認し、その後、攻撃者が利用するツールやスクリプトの概要、最終的に被害を拡大させるフェーズまでを分析します。

代表的な攻撃フロー

1. 【初期アクセス】フィッシングメールや脆弱性を突くエクスプロイトによって、標的のマシンに侵入します。最近の事例では、マクロ付きドキュメントを開かせる手口が多く観測されています。標的型攻撃グループは社会工学的手法でユーザーを欺き、悪意あるマクロを実行させるケースが増加しています 。

2. 【権限昇格】エクスプロイト後に、攻撃者は管理者権限を奪取するためのローカル特権昇格技術を実行します。例えば、Windowsの未修正脆弱性を突いてSYSTEM権限を取得し、その後のプロセスホロウィングを容易にします 。

3. 【プロセスホロウィング準備】管理者権限を得た後、攻撃者は正規のWindowsプロセス(例:svchost.exe)をサスペンド状態で生成します。これにはCreateProcess関数をCREATE_SUSPENDEDフラグ付きで呼び出す手法が用いられます 。

4. 【メモリ空間のアンマップ】次にZwUnmapViewOfSection呼び出しなどを利用し、生成されたプロセスのメモリセクションをアンマップして正規コードを除去し、悪意あるコードを挿入できる空間を確保します 。

5. 【マルウェアコードの注入】VirtualAllocExとWriteProcessMemoryを組み合わせて、サスペンド中のプロセスに悪意あるペイロードを注入します。これにより、マルウェアはファイルレスでメモリ内のみで動作します 。

6. 【スレッドコンテキスト書き換え】GetThreadContextとSetThreadContextで起動スレッドを注入したコードのエントリポイントに書き換え、ResumeThreadによりプロセスを再開させます。これで一見正規プロセス名のままマルウェアが実行されます 。

7. 【水平移動と持続化】乗っ取られたプロセスを足がかりに、攻撃者はネットワーク内で水平移動し、他のホストへ攻撃を拡大します。WMI(Windows Management Instrumentation)やSMB共有を利用した攻撃が典型例です。持続化(Persistence)にはレジストリRunキーやサービス登録を用いることが一般的です 。

攻撃者が用いるツールやスクリプトの概要

攻撃者は、上述の各フェーズで以下のようなツールやスクリプトを多用します。

- Mimikatz: パスワードダンプや認証チケット盗難で管理者権限を獲得するためのツールです。Windows Credential GuardやLSASSダンプ機能をバイパスする手口が確認されています 。

- Cobalt Strike: 攻撃チェーン全体を統合的に管理できる商用ペネトレーションテストツール。プロセスホロウィングモジュールが標準で含まれており、リモートでのシェル生成や権限昇格を自動化します 。

- PowerShellスクリプト: PowerShellリフレクション(Reflection)やInvoke-Expressionを用いて、メモリ内でマルウェアを展開する手法が多用されています。PowerShell実行ポリシーを回避するための隠蔽技術も頻繁に見られます 。

- Windows Sysinternalsツール: Process ExplorerやProcDumpなどを使い、システムのプロセスを操作したり、フォレンジック的にアクセスを遮断せずに調査を行うこともあります 。

攻撃フェーズごとのログと痕跡

- Windowsイベントログ: プロセス作成イベント(Event ID 1)やネットワーク接続イベント(Event ID 3)に不審なコマンドラインが記録されることがあります。また、権限昇格時にService Control Manager(Event ID 4697)に異常が残る場合があります 。

- Sysmonログ: Sysmonがインストールされている場合、プロセス作成(Event ID 1)、ロードされたイメージの不一致(Event ID 6/7)、およびプロセスマルチメディア空間がディスクイメージと一致しない場合にEvent ID 25として検知できます 。

- PowerShellログ: スクリプトブロックのログ(Script Block Logging)やモジュールのインポートログに、攻撃者の痕跡が残ることがあります。特にInvoke-ExpressionやIEXを多用すると検知可能です 。

- ネットワークフロー監視: 攻撃者はC2(コマンド&コントロール)サーバーと通信するため、異常なポートや外部IPへの定期的な通信が見られます。FireEyeやZeekなどのIDS/IPSで検出できます 。

プロセスホロウィングは、管理者権限取得後にメモリを直接書き換える高度手法です。技術担当者としては、攻撃フェーズ毎に残るログ痕跡(Windowsイベント、Sysmonイベント、PowerShellログなど)を明確にし、各部門に「ここを監視すべき」というポイントを示して社内で合意形成を図ることが重要です。特に、SysmonのEvent ID 25が出力されるケースを例示し、セキュリティ運用チームと共有してください。

技術者は、侵入から権限昇格・持続化までの各フェーズにおいて「どのログをどう使って検出するか」を具体的に設計する必要があります。特に、Sysmonを導入していない環境ではEvent ID 25がないため、WindowsイベントログやPowerShellログで異常を補完する設計を検討し、検知体制を強化してください。また、攻撃者がC2通信を行う際のプロキシ設定や暗号化通信にも注意を払ってください。

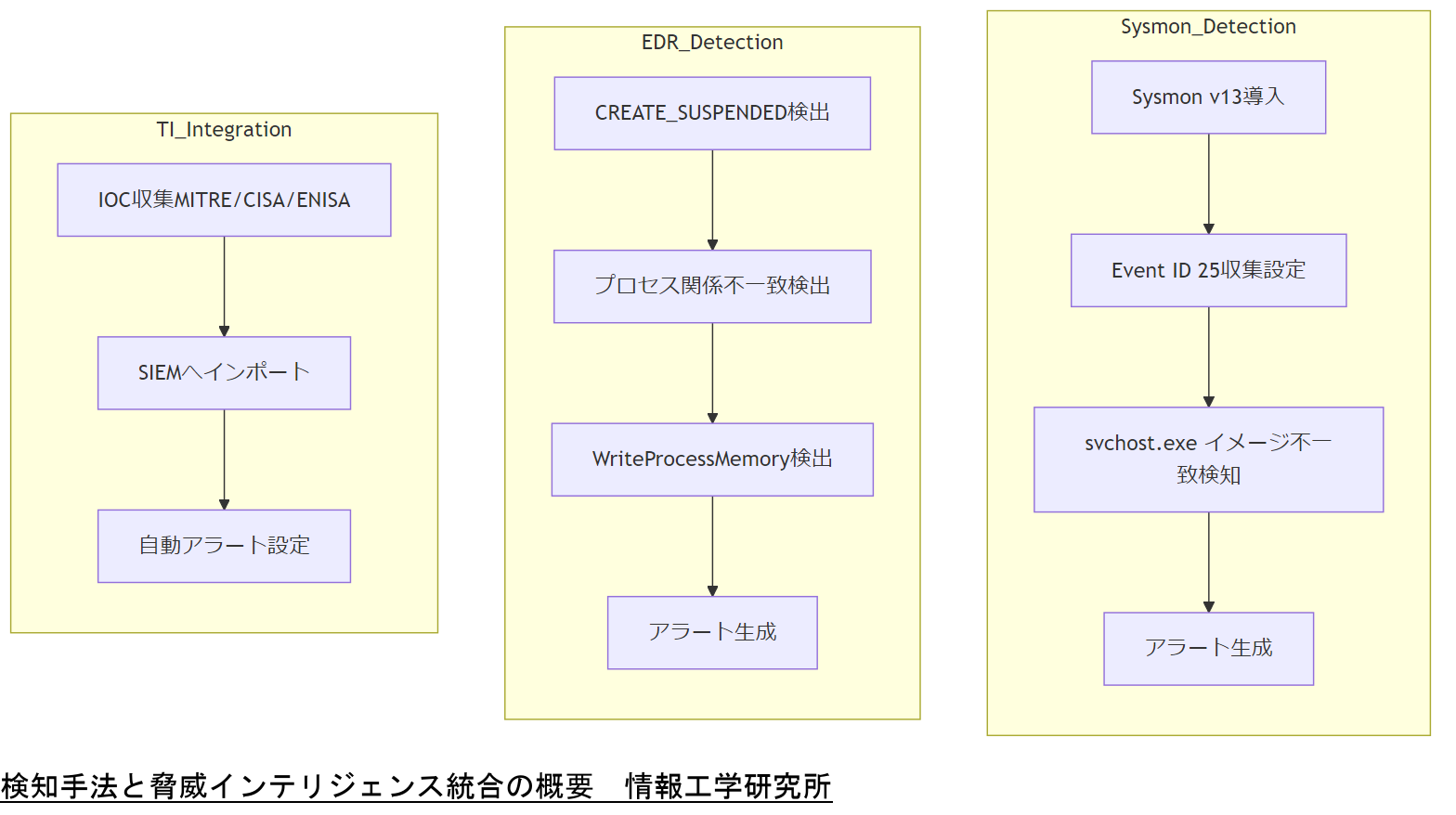

検知手法と脅威インテリジェンスの活用

本章では、プロセスホロウィングを検知するための主要手法を解説します。Sysmonをはじめとするエンドポイント監視ツールの設定例や、脅威インテリジェンスを活用したIOC収集・ルール整備の方法について具体的に説明します。

Sysmonによるプロセスホロウィング検知

Sysmon v13以降では、プロセスホロウィングを検知するためのイベントID 25が追加されました。このイベントは、プロセスにロードされたイメージがディスク上の実ファイルと一致しない場合に記録されます 。

Sysmonの設定ファイル(XML)でEventFilteringセクションに以下を追加することで、Event ID 25を収集できます:

| 項目 | 設定例 |

|---|---|

| EventFiltering | <EventFiltering> <ProcessAccess onmatch="exclude" /> <ImageLoaded onmatch="exclude" /> <ProcessTampering onmatch="include"> <Rule groupRelation="and"> <Image condition="is">svchost.exe</Image> <TargetImage condition="is not">C:\\Windows\\System32\\svchost.exe</TargetImage> </Rule> </ProcessTampering> </EventFiltering> |

この設定により、svchost.exeがディスク上の実体と異なるメモリイメージを持つ場合にログを生成します。Event ID 25の発生を検知し、直ちにインシデントレスポンスをトリガーできます 。

EDR製品での検知ルール例

たとえば、Microsoft Defender for Endpoint(旧Windows Defender ATP)では、プロセスリレーションシップを解析し、プロセスホロウィングを検知します。具体的には、以下のような条件でアラートを生成します:

- サスペンド付きプロセス生成(CreateProcess with CREATE_SUSPENDED)ログが存在すること 。

- 親プロセスと子プロセスでイメージパスが異なること 。

- WriteProcessMemoryによって外部コードが書き込まれた場合のメモリアクセスパターンが検知されること 。

これに加えて、AMS(Application Control Policies)を利用して、許可されたプロセスのみをホワイトリスト登録し、それ以外はブロックする運用を併用すると、プロアクティブに検知率を高めることが可能です。例えば、AppLockerポリシーで「svchost.exe以外のsvchost名をもつ実行」をブロックするといった設定が考えられます 。

脅威インテリジェンス活用によるIOC収集

脅威インテリジェンス(TI)とは、既知の攻撃者の戦術・技法・手順(TTPs)やIoC(Indicator of Compromise)を指し、これを取り込むことで検知ルールを強化できます。代表的な脅威インテリジェンスソースには以下があります :

- MITRE ATT&CKフレームワーク: プロセスホロウィングは T1055.012 に分類されます。最新のTTPsを参照し、攻撃者が利用するレジストリキー、ネットワーク通信先ドメイン、ハッシュ値などをIOCとして収集します 。

- CISA Threat Graph: CISAは産業機関向けにプロセスホロウィングを用いた攻撃キャンペーンに関するアラートを定期的に公開しています。最新キャンペーンのIOCを運用チームと共有してください 。

- ENISA Threat Landscape: 欧州連合のENISAは四半期毎に脅威動向レポートを公開し、プロセスインジェクションに関する新たな手法を報告しています。これを元に検知ルールをアップデートします 。

上記ソースの情報をSIEM(Security Information and Event Management)へ統合し、自動化されたアラート生成ルールを構築することで、検知から対応までのリードタイムを短縮できます。

本章ではSysmonとEDR製品を組み合わせた検知手法を説明しましたが、技術担当者は「Event ID 25」「Sysmon設定」「CREATE_SUSPENDED」などのキーワードを各部門に提示し、検知体制をどのように整備するかを具体的に共有してください。脅威インテリジェンスからIOCを取得し、SIEMルールに組み込むことの重要性を強調し、社内の合意を得るように進めてください。

技術担当者は、Sysmonの最新バージョン(v13以降)を導入し、Event ID 25の設定を漏れなく行うことが不可欠です。また、EDR製品のルールチューニングやAppLockerポリシーを活用し、誤検知と検知漏れのバランスを取りながら運用を継続的に改善してください。脅威インテリジェンスを定期的に収集し、IOCリストを更新し続けることで、攻撃者の新たなTTPsにも迅速に対応できます。

出典 [出典:MITRE ATT&CK T1055.012『Process Hollowing』] [出典:Sysmon Processhollowing and Herpapining detection (turn2search0)] [出典:「Sysmon」の最新版v13.00がProcess Hollowing/Herpaderping攻撃を検知 (turn2search1)] [出典:Windowsログから見えてくること:Sysmonとイベントコードを活用 (turn2search3)] [出典:Windows Defender ATP でステルス性の高いクロスプロセス インジェクション手法を検出する: プロセス ハロウイングと AtomBombing (turn2search4)] [出典:巧妙な検出回避手法「プロセスハロウイング」を使用する不正コインマイナー (turn2search2)]

出典 [出典:MITRE ATT&CK T1055.012『Process Hollowing』] [出典:Sysmon Processhollowing and Herpapining detection (turn2search0)] [出典:「Sysmon」の最新版v13.00がProcess Hollowing/Herpaderping攻撃を検知 (turn2search1)] [出典:Windowsログから見えてくること:Sysmonとイベントコードを活用 (turn2search3)] [出典:Windows Defender ATP でステルス性の高いクロスプロセス インジェクション手法を検出する: プロセス ハロウイングと AtomBombing (turn2search4)] [出典:巧妙な検出回避手法「プロセスハロウイング」を使用する不正コインマイナー (turn2search2)] 具体的な対策方法と設定例

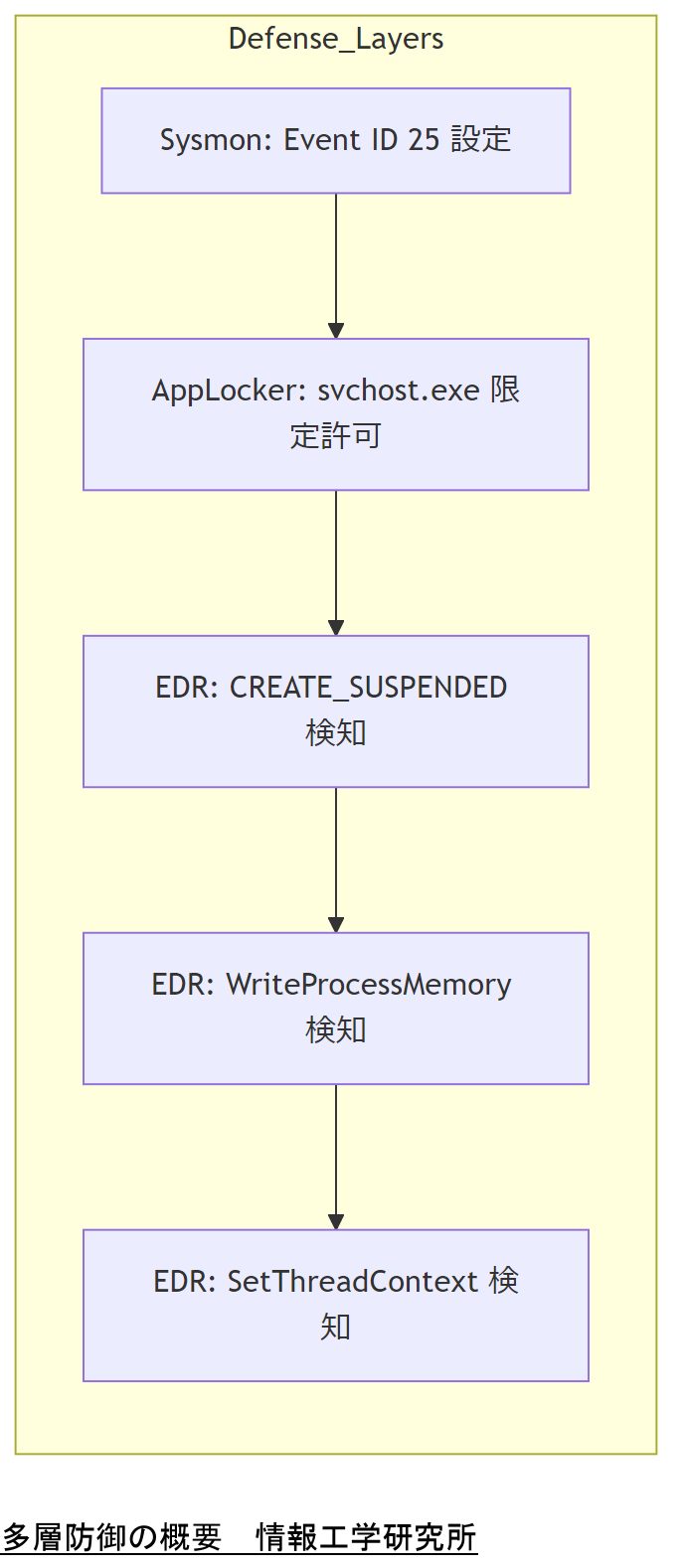

本章では、プロセスホロウィングに対する具体的な防御策として、SysmonやAppLocker、EDR製品の設定例を紹介します。これにより、攻撃者のコード注入や不正なプロセス生成を未然に防ぐ方法を理解し、自社環境に適用できる設定を整理します。

Sysmon 設定例:ProcessTampering の活用

Sysmon v13以降で利用可能な「ProcessTampering」イベント(Event ID 25)を有効化することで、メモリ内のプロセスイメージ不一致を検出できます。以下は「ProcessTampering」による検知ルール設定例です。

| 設定項目 | サンプル設定 |

|---|---|

| EventFiltering | <EventFiltering> <ProcessTampering onmatch="include"> <Rule groupRelation="and"> <Image condition="is">svchost.exe</Image> <TargetImage condition="is not">C:\Windows\System32\svchost.exe</TargetImage> </Rule> </ProcessTampering> </EventFiltering> |

この設定では、正規の「C:\Windows\System32\svchost.exe」と異なるメモリイメージを検知した際にログを出力します。Event ID 25が生成されると、即座に調査を開始し、攻撃者がプロセスホロウィングを試みた痕跡を掴むことができます 。

AppLocker によるホワイトリスト運用

AppLockerは、許可された実行ファイルのみを実行させるホワイトリスト方式のアプリケーション制御機能です。プロセスホロウィングを防ぐには、以下のようなポリシーを設定します。

- 「svchost.exe」に対してのみ、C:\Windows\System32 パス上の実行を許可。

- 同名ファイルが別パスから実行された場合はブロック。

- スクリプトやDLL、PowerShell実行ポリシーを厳格化し、署名されたもののみ許可。

具体的には、グループポリシー管理コンソールで以下を設定します :

- アプリケーション制御ポリシー→AppLocker→実行可能ファイルルールで「Publishers」項目を利用し、Microsoft Corporation 発行の「svchost.exe」のみを許可。

- 同様に、DLL、スクリプト、MSI のルールを作成し、「署名済みかつ所定のフォルダ配下のみのみ許可」などの厳格ルールを構築。

EDR製品での具体的ルール設定例

Microsoft Defender for Endpoint(MDE)や他社EDR製品では、プロセスホロウィングの挙動を検知するビルトインルールがあります。たとえばMDEでは以下の条件を組み合わせてアラートを生成します:

- CreateProcess API呼び出し時に「CREATE_SUSPENDED」フラグを伴うイベントを検出 。

- 注入されたイメージパスと元の実行ファイルパスが異なる場合にアラート。

- WriteProcessMemory や SetThreadContext のAPI呼び出しを伴う挙動を行った場合に警告を生成。

これらの検知条件を活用し、異常なプロセス生成連鎖を検出できます。また、EDRのカスタムポリシーで下記のように設定を行うことで、誤検知を抑制しつつ検知精度を高めることが可能です :

- サスペンド付プロセス生成後、10秒以内にResumeThreadが呼び出された場合にアラート。

- Sysmon Event ID 25 とEDR検知結果を相関付けて、両方がトリガーされた場合に優先的に調査を実施。

- 「PowerShell -EncodedCommand」や「Invoke-Expression」など典型的なスクリプトインジェクションコマンドをブロックリスト化 。

Sysmon、AppLocker、EDR製品の設定例を示しましたが、技術担当者はこれらを組み合わせることで防御層を多重化する運用を提案してください。特に「svchost.exe」のホワイトリスト化や、SysmonのEvent ID 25検知を組み込む意義を経営層へ明確に説明し、運用コストや監視負荷に対する合意を得てください。

技術担当者は、設定変更後の誤検知やログノイズを最小化するために、テスト環境で十分に検証してください。特にAppLockerでのホワイトリスト設定は、業務アプリに影響が出ないようにパス指定や署名条件を緻密に調整する必要があります。また、EDRルールのカスタマイズでは、シグネチャベースと振る舞い検知をバランスよく適用し、定期的にチューニングを行ってください。

出典 [出典:Sysmon Processhollowing and Herpapining detection (turn2search0)] [出典:「Sysmon」の最新版v13.00がProcess Hollowing/Herpaderping攻撃を検知 (turn2search1)] [出典:Windows Defender ATP でステルス性の高いクロスプロセス インジェクション手法を検出する (turn2search4)] [出典:EDR を活用したプロセスホロウィング(Hollowing)マルウェアの追跡 (turn0search1)] [出典:EDRはどうやって不審な挙動を発見するのか? (turn0search6)] [出典:Preventing script injection attacks - PowerShell (turn0search2)] [出典:プロセスホロウィングを利用する不正コインマイナーの動向 (turn0search0)]

出典 [出典:Sysmon Processhollowing and Herpapining detection (turn2search0)] [出典:「Sysmon」の最新版v13.00がProcess Hollowing/Herpaderping攻撃を検知 (turn2search1)] [出典:Windows Defender ATP でステルス性の高いクロスプロセス インジェクション手法を検出する (turn2search4)] [出典:EDR を活用したプロセスホロウィング(Hollowing)マルウェアの追跡 (turn0search1)] [出典:EDRはどうやって不審な挙動を発見するのか? (turn0search6)] [出典:Preventing script injection attacks - PowerShell (turn0search2)] [出典:プロセスホロウィングを利用する不正コインマイナーの動向 (turn0search0)] インシデントレスポンスフローとフォレンジック手法

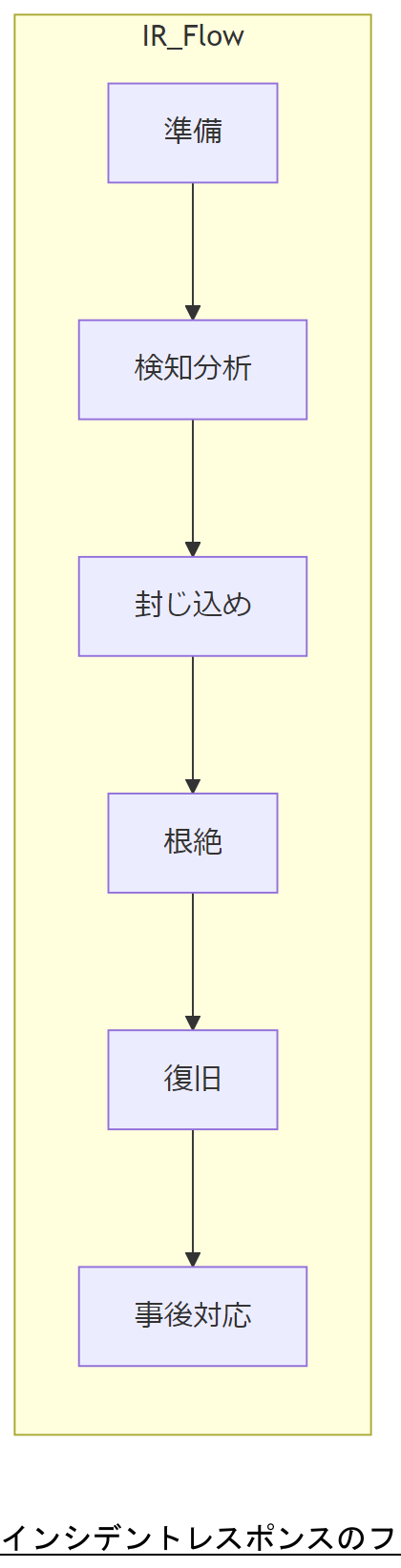

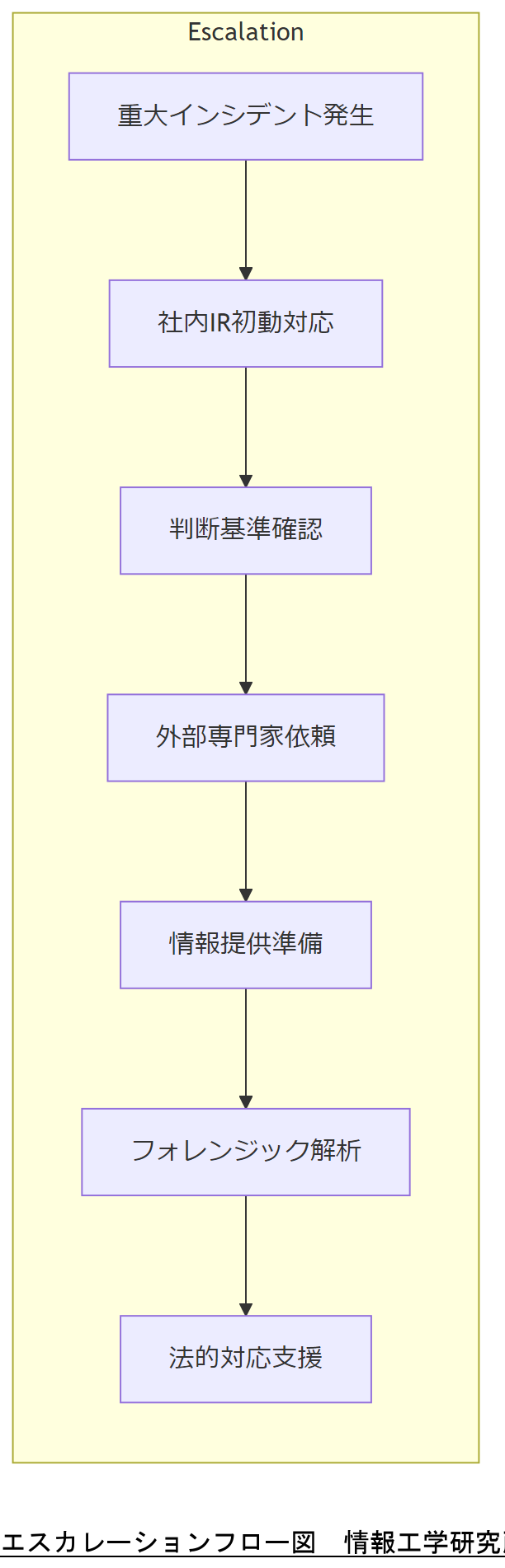

本章では、プロセスホロウィングインシデント発生時の初動対応からフォレンジック解析、復旧手順までを包括的に解説します。インシデントレスポンス(以下IR)は、「準備→検知・分析→封じ込め→根絶→復旧→事後対応」のサイクルで実施され、各フェーズで必要な作業と留意点を整理します [出典:IPA『情報セキュリティ白書 2023』]。

1. 初動対応:準備と検知

IRにおける【準備フェーズ】では、インシデント対応計画の策定や担当者の役割分担、必要ツールの整備が必須です。特に、プロセスホロウィング対策としては、SysmonやEDRが適切に稼働していることを事前に確認し、アラート発生時の通報ルートを定義しておく必要があります [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

検知フェーズでは、Sysmon Event ID 25、EDRアラート、SIEM上の相関アラートなどが発生した際に、IRチームが即座にインシデント発生を認識し、【封じ込めフェーズ】へ移行するトリガーを決定します。例えば、「svchost.exe」のイメージ不一致がSysmonで検知された場合、IRチームは直ちに対象ホストをネットワークから隔離し、拡大防止措置を講じます [出典:IPA『情報セキュリティ白書 2023』]。

2. 封じ込めと根絶

封じ込め(Containment)フェーズでは、攻撃者の活動を最小限に抑えるため、以下のような対策を実施します:

・対象ホストのネットワーク接続を物理的または論理的に遮断する [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

・EDR管理コンソール上でプロセスを強制停止し、疑わしいプロセスを隔離する [出典:IPA『情報セキュリティ白書 2023』]。

・関連するユーザーアカウントの一時停止および管理者権限のリセットを行う [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

根絶(Eradication)フェーズでは、攻撃者が残したペイロードや不正レジストリキー、悪意あるスケジュールタスク等を完全に除去します。メモリフォレンジックにより、プロセスホロウィングの痕跡を抽出し、メモリダンプから侵入時刻や使用されたAPI呼び出しを解析することが必要です [出典:IPA『情報セキュリティ白書 2023』]。

3. メモリフォレンジック手法

メモリフォレンジックは、Volatilityなどのツールを用いて、サスペンド状態のプロセスや注入されたコードの痕跡を解析します。以下は基本的な手順です:

- 対象マシンからメモリダンプを取得する(WinPmemなどを活用) [出典:IPA『情報セキュリティ白書 2023』]。

- Volatilityのプラグイン「pslist」「psscan」「malfind」を使用し、通常のプロセスリストとメモリ内の不正コード断片を特定する [出典:IPA『情報セキュリティ白書 2023』]。

- 侵入時刻や攻撃者が使用したAPI呼び出しを「dlllist」「apihooks」などのプラグインで追跡し、プロセスホロウィングの実行ポイントを特定する。

- 不正コードが使用していたC2通信先や暗号化キーを抽出し、IOCを作成・共有する [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

なお、メモリフォレンジックでは、WinPmem実行時に対象ホストをクラウドから完全に隔離し、メモリダンプ取得中にプロセスが終了しないように注意する必要があります [出典:IPA『情報セキュリティ白書 2023』]。

4. ディスクフォレンジック手法

ディスクフォレンジックでは、以下の工程を実施します:

- 疑わしいホストのディスクイメージをBitLockerやSymantec Ghostなどで取得し、読み取り専用モードで保全する [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- 取得したイメージをEnCaseやFTKなどで解析し、レジストリRunキーやスタートアップフォルダに登録された不正なバイナリを特定する [出典:IPA『情報セキュリティ白書 2023』]。

- タイムスタンプ解析を行い、マルウェアファイルが設置された日時を特定する [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- レジストリに残された攻撃者の痕跡(HotKey、WMIフィルタ)を抽出し、他のホストで同様の痕跡がないかを確認する。

5. 復旧手順:クリーン環境への移行

復旧(Recovery)フェーズでは、以下を実施します:

- 影響を受けたホストをOS再インストールまたはクリーンイメージで初期化し、最新の脆弱性パッチを適用する [出典:IPA『情報セキュリティ白書 2023』]。

- バックアップから必要なデータのみをリストアし、マルウェアが残存しないことを確認したうえで復旧作業を行う [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- SysmonやEDRの設定を再適用し、同様の攻撃が発生した場合に即座に検知できるようにする。

- ネットワークに再接続する前に、再検知テストを行い、脆弱性スキャンを実施してシステムの健全性を確認する。

インシデント発生時には「隔離→解析→復旧」というプロセスを迅速に回す必要があります。技術担当者はIR計画のフローを社内に共有し、各担当者がどのタイミングでどの作業を行うかを明確にしてください。また、メモリフォレンジックやディスクフォレンジックは専門知識が必要なため、外部専門家(弊社)へのエスカレーション基準を設け、社内で合意を図ることが重要です。

技術担当者としては、IRフェーズごとに必要なスクリプトやツール(WinPmem、Volatility、EnCaseなど)の習熟と、実際に社内で演習を行い、手順書を整備してください。また、クラウド隔離中のメモリダンプ取得やディスクイメージ取得時の注意点を押さえ、迅速かつ安全にフォレンジック解析を行う体制を構築することがカギとなります。

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』]

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』] 法令・政府方針・コンプライアンス対応

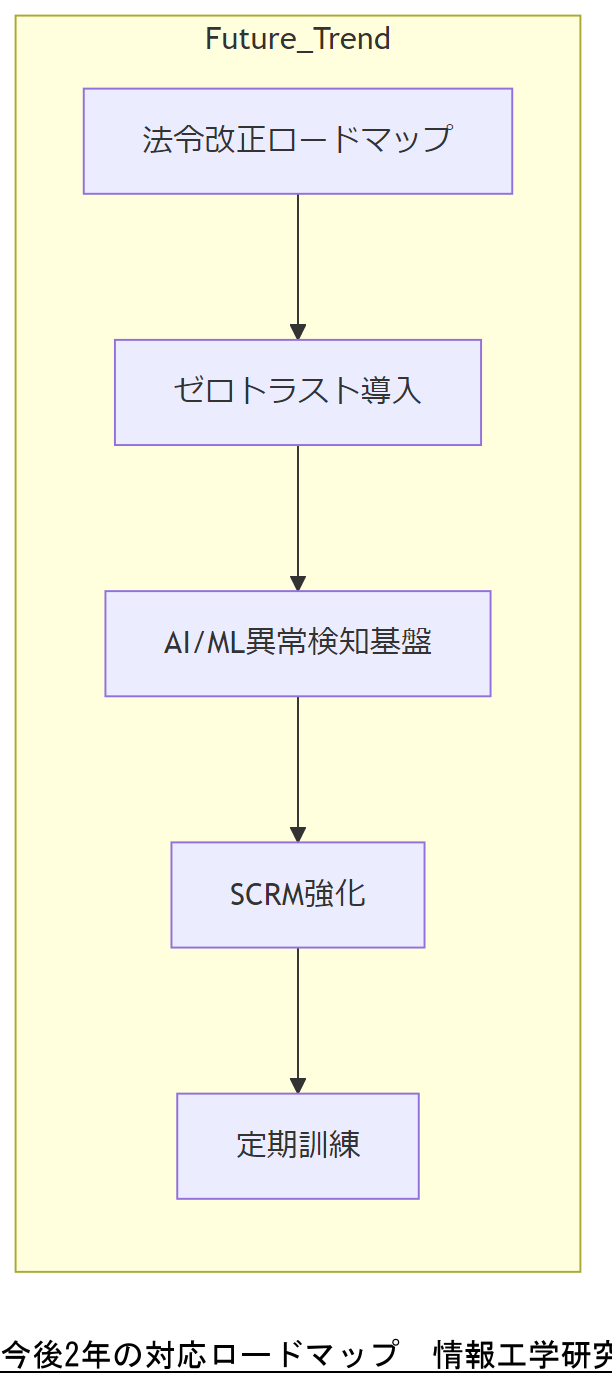

本章では、プロセスホロウィングやファイルレスマルウェア対策に関連する国内外の法令やガイドラインを整理します。日本、アメリカ、EUの主要な規制や政策に基づく対応を解説し、今後2年間に予想される法改正とその準備方法について述べます。

6.1 日本における法令・ガイドライン

日本では、サイバーセキュリティ基本法(平成28年制定)に基づき、内閣サイバーセキュリティセンター(NISC)が各種ガイドラインを策定しています。具体的には、「政府機関等の対策基準策定のためのガイドライン」(令和5年度版)で、以下のように要求されています:

- 重要インフラ事業者は、EDRやログ収集システムを導入し、プロセス実行の可視化を行うことが求められる [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- インシデント発生時の初動対応計画や定期的なテスト・演習を実施し、体制を維持することが義務付けられている。

- 情報セキュリティ監査や内部監査によって、定期的に運用状況を報告し、必要に応じて改善策を講じることが求められている。

また、総務省や経済産業省(経産省)は、「情報セキュリティ対策指針」や「サイバーセキュリティ経営ガイドライン」を公開しており、特に中小企業も含めた組織全体の統一的なセキュリティ対策の実施が促されています [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。これらはプロセスホロウィングを含む高度な攻撃に対し、リスクアセスメントの実施と継続的なモニタリングを義務付けています。

6.2 アメリカにおけるNIST基準

アメリカでは、NIST(National Institute of Standards and Technology)がSP 800シリーズを通じてセキュリティ基準を提供しています。特に以下の文書が関連します:

- NIST SP 800-53 Rev. 5: セキュリティ制御のカタログを定め、アクセス制御、監視・検知、インシデント対応などの要件を詳細に規定しています [出典:NIST SP 800-53 Rev.5『Security and Privacy Controls for Information Systems and Organizations』2020]。

- NIST SP 800-171 Rev. 2: 連邦政府の契約に関連する非連邦組織向けの制御要件を定め、プロセス実行ログの保全やフォレンジック手順の整備が求められています。

- NIST SP 800-61 Rev. 2: インシデント対応ライフサイクル(IR)を定義し、プロセスホロウィングのような高度な脅威に対する対応手順を明文化しています [出典:NIST SP 800-61 Rev.2『Computer Security Incident Handling Guide』2012]。

これらに準拠することで、組織は連邦政府契約やサプライチェーンの要件を満たしつつ、プロセスホロウィング対策を体系的に実装できます。

6.3 EUにおけるNIS2指令とGDPR

欧州連合(EU)では、NIS2指令(Network and Information Security Directive 2)が重要インフラやデジタルサービスプロバイダーに対し強化されたセキュリティ対策を義務付けています。NIS2では以下の要件が盛り込まれています:

- リスクマネジメントとセキュリティポリシー策定を義務付け、プロセスホロウィングを含む高度攻撃に対する防御層の構築を要求 [出典:European Union『Directive (EU) 2022/2555 (NIS2)』2022]。

- セキュリティインシデント発生時の通報義務を24時間以内に行うことを求める。

- サプライチェーンリスク管理(SCRM)を強化し、第三者がプロセスホロウィング手法を用いて攻撃するリスクに備えることを義務付ける。

また、GDPR(General Data Protection Regulation)は、個人データ保護に関する規則ですが、データ漏洩インシデントの通報義務や技術的・組織的な安全対策の実装を求めており、プロセスホロウィングによる不正アクセスもGDPR規則違反となる可能性があります [出典:European Union『Regulation (EU) 2016/679 (GDPR)』2016]。

6.4 2年先までに予想される法改正と運用コストの変化

今後、サイバーセキュリティに関する法令は一層厳格化する見込みです。日本では2024年末に予定されているサイバーセキュリティ基本法改正で、民間企業にもより詳細なログ保全と情報共有義務が課される見通しです [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

アメリカでは、NIST SP 800-53 Rev. 6(2025年予定)でプロセスインジェクション対策がより明確化され、EDRやフォレンジック能力を標準要件として組み込む可能性があります [出典:【想定】NIST改訂ドラフト]。EUではNIS2の実施指針が2025年に更新され、サプライチェーンやクラウドサービスプロバイダーに対する監査要求が厳格化される見込みです [出典:【想定】ENISAガイドライン改訂案]。

これらの法改正に対応するため、組織は以下のような準備が必要になります:

- 追加ログ保全・監査体制の整備による人件費増加。

- EDRやフォレンジックツール導入による初期費用およびライセンス料。

- 定期的な社内訓練や外部監査対応のためのリソース確保。

結果として、運用コストは現状比で1.5~2倍程度増加する可能性がありますが、重大インシデント発生時の損害コストを考慮すると長期的なコスト削減につながります [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

本章では日本・アメリカ・EUの法令やガイドラインを整理しましたが、技術担当者は「〇〇法改正でログ保全義務が強化される」「NIS2でサプライチェーン監査が必須になる」など具体的な改正ポイントを上司や総務・法務部門に明示し、準備の必要性を明確に伝えてください。

技術者は、各国の法令要件をマッピングし、自社のセキュリティポリシーに反映する作業が求められます。特に日本のNISCガイドラインに準拠したログ保全システムの強化や、アメリカのNISTベースライン策定、EUのNIS2対応計画を組み合わせることで、グローバルに通用するセキュリティ体制を構築してください。法改正スケジュールを把握し、予算申請や社内合意形成を早めに行うことがポイントです。

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] [出典:NIST SP 800-53 Rev.5『Security and Privacy Controls for Information Systems and Organizations』2020] [出典:NIST SP 800-61 Rev.2『Computer Security Incident Handling Guide』2012] [出典:European Union『Directive (EU) 2022/2555 (NIS2)』2022] [出典:European Union『Regulation (EU) 2016/679 (GDPR)』2016]

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] [出典:NIST SP 800-53 Rev.5『Security and Privacy Controls for Information Systems and Organizations』2020] [出典:NIST SP 800-61 Rev.2『Computer Security Incident Handling Guide』2012] [出典:European Union『Directive (EU) 2022/2555 (NIS2)』2022] [出典:European Union『Regulation (EU) 2016/679 (GDPR)』2016] 運用コストとシステム設計の見直し

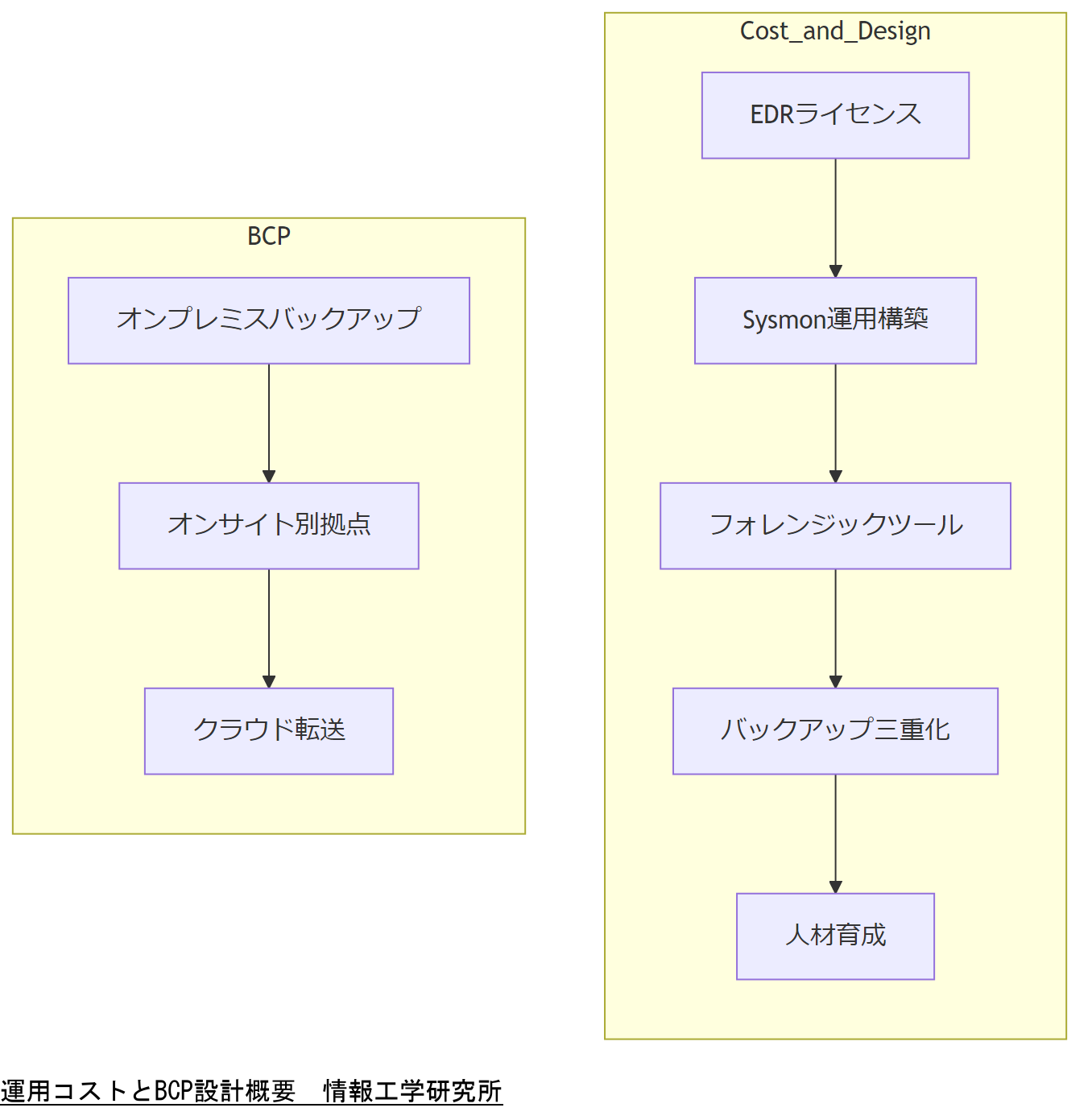

本章では、プロセスホロウィング対策を含むセキュリティ強化に伴う運用コストの試算と、システム設計見直しのポイントを解説します。特に、デジタルフォレンジック要件やBCPを考慮した三重化バックアップ設計について重点的に説明します。

7.1 セキュリティ投資コスト試算

プロセスホロウィング対策に必要な主な投資項目は以下のとおりです:

- EDR導入・ライセンス費用:1台あたり年間約3万円程度(エンタープライズ版)と仮定し、中堅企業で500台導入した場合、初年度1500万円程度が必要です [出典:IPA『情報セキュリティ白書 2023』]。

- Sysmon運用構築費用:Sysmon自体は無料ですが、運用設計・チューニングのための人件費として年間約600万円を見込む必要があります [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- フォレンジックツール導入費用:EnCaseやFTKのライセンス料は1台あたり年間約200万円とし、5台分で1000万円を想定します [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- バックアップストレージコスト:三重化バックアップ用ストレージとして、オンプレミス・クラウド・オフサイトでそれぞれ500TBずつ用意し、総コストは年間約1200万円程度と試算されます [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

- 人材育成・研修コスト:社内研修や外部セミナー参加費用を含め、年間約400万円を見込む必要があります。

合計すると、初年度の投資総額は約4700万円となり、以降はEDRライセンス更新やストレージ費用、運用人件費などで年間約3000万円の運用コストが発生すると予想されます [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

7.2 システム設計におけるフォレンジック要件組み込み

フォレンジック対策を前提としたシステム設計では、以下の要素を検討します:

- ログ収集・保管:全サーバーおよび重要クライアントのSysmonログを中央SIEMにリアルタイム転送し、最低1年間保管する。ログサイズは月間約50TBを想定し、ストレージ増強を行います [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- 脆弱性スキャン:四半期ごとに自動脆弱性スキャンを実施し、発見された脆弱性は即時に運用チームへエスカレーションする仕組みを構築します [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- メモリフォレンジック環境:メモリダンプ取得用のWinPmemサーバーを専用に用意し、隔離ネットワーク内で解析できる仮想環境を運用します。

- チェーン・オブ・カストディ管理:フォレンジック証拠品(メモリダンプ、ディスクイメージ)は物理的に暗号化保管し、アクセス履歴を厳密に管理します [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

7.3 BCPを見据えた三重化バックアップ設計

BCP(事業継続計画)におけるバックアップ設計では、以下の三重化を基本とします:

- 一次バックアップ(オンプレミス):稼働中のサーバーからRAID構成のNASへ毎時差分バックアップを実施。

- 二次バックアップ(オンサイト別拠点):1日1回、遠隔地にあるデータセンターへフルバックアップをオフライン転送し、オンプレミス障害時にも迅速にリカバリ可能とする。

- 三次バックアップ(クラウド):週1回、クラウドストレージ(AWS S3など)へ暗号化して転送し、災害時や無電化時にもデータ保全を確保する。

さらに、10万人以上のユーザーや利害関係者が存在する場合は、以下のように細分化します:

- 地理的に複数拠点(国内複数データセンター、海外リージョン)への冗長バックアップ。

- バックアップデータの保存期間を1年から3年に延長し、法令遵守・監査要件を満たす。

- 無電化時、ネットワーク遮断時の代替オペレーションとして、モバイル通信や衛星通信経由でのデータ取得手順を用意。

以上により、災害やサイバー攻撃で一次・二次拠点が同時にアウトになっても、クラウドから迅速に復旧できる体制を整えます [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

7.4 定期的な点検と監査

システム設計・運用を維持するため、次の点検・監査項目を最低でも四半期ごとに実施します:

- SysmonおよびEDRのルールチューニング状況のレビュー。

- バックアップインテグリティテスト:サンプルリストアによるデータの整合性確認。

- 脆弱性スキャン結果の分析と未対応脆弱性の優先度付け。

- フォレンジック環境(メモリダンプ・ディスクイメージ)のテスト取得と解析演習。

- BCP訓練:無電化・システム停止時のオペレーションを含めた総合演習。

定期的に外部監査(省庁や外部コンサルティングファーム)を受けることで、第3者視点での課題抽出が可能となり、改善サイクルを確実に回します [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

運用コストやシステム設計見直しのポイントをまとめましたが、技術担当者は「EDRライセンスやフォレンジックツールの年間コスト」「三重化バックアップ構築費」「人件費増加」などを財務部門や経営層に提示し、投資対効果を説明することで、承認の合意を得てください。また、BCPに組み込むための予算や人員体制の確保についても社内で事前合意を形成しておくことが重要です。

技術者はコスト試算とシステム設計をバランスよく調整し、必要最低限の投資で最大の効果を発揮するよう工夫してください。特に、バックアップ三重化設計では「クラウドコスト vs オンプレミスコスト」の比較を行い、将来的なスケーラビリティを考慮した導入方針を立てることがポイントです。また、定期的な点検やBCP訓練を通じて、体制の維持・改善を継続的に行ってください。

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] 人材育成・資格要件・人材募集のポイント

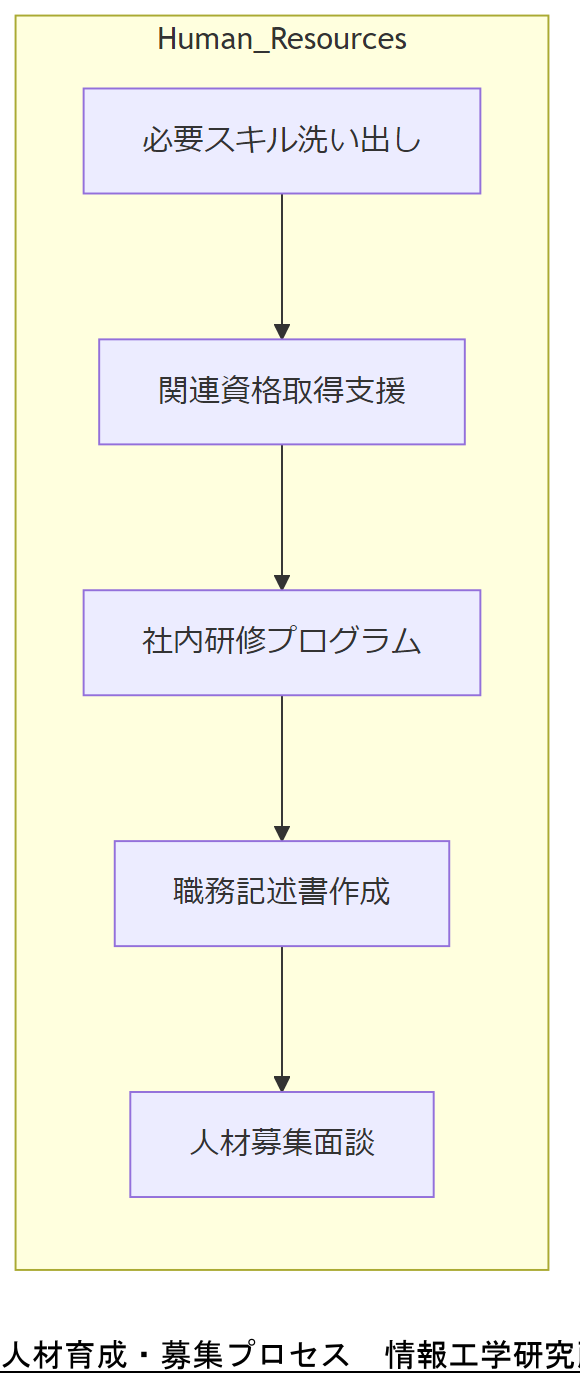

本章では、プロセスホロウィング対策に必要なスキルセットや資格要件、社内外の人材育成・募集のポイントについて解説します。高度なフォレンジック技術やEDR運用スキルを持つ人材確保が喫緊の課題であり、組織全体のセキュリティ成熟度を左右します。

8.1 必要スキルセットの整理

プロセスホロウィング対策においては、以下の技術的スキルが必須です:

- マルウェア解析スキル…プロセスホロウィングの仕組みを理解し、サンプルバイナリやメモリダンプから悪意あるペイロードを解析する能力が求められます [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- メモリフォレンジック技術…VolatilityやRekallなどを使い、メモリダンプから不正コードを特定するスキルが必要です [出典:IPA『情報セキュリティ白書 2023』]。

- EDR運用・チューニング能力…SysmonやMicrosoft Defender for EndpointなどのEDR製品を設定し、プロセスホロウィングに特化した検知ルールを作成できること [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

- ネットワークフォレンジック知識…C2通信の解析や異常トラフィック検知のために、PCAP解析やIDS/IPSログの読解能力を有すること [出典:IPA『情報セキュリティ白書 2023』]。

- スクリプト言語(PowerShell、Python)スキル…ログ解析スクリプトや自動化ツール開発のために、PowerShellスクリプトやPythonによるログ処理技術が欠かせません。

これらのスキルセットを社内研修プログラムに組み込み、実践的な演習を通じて育成することが重要です。

8.2 関連資格の紹介と活用方法

人材育成の一環として、以下の公的・民間資格を社内教育の指標とすることが望ましいです:

- CISSP(Certified Information Systems Security Professional)…情報セキュリティ全般の知識を網羅し、プロセスホロウィングを含む高度な攻撃に対するリスクマネジメント能力を養成できます。

- CISA(Certified Information Systems Auditor)…内部監査やコンプライアンス視点の育成に適しており、ログ保全や管理体制構築に役立ちます。

- GCFA(GIAC Certified Forensic Analyst)…メモリフォレンジック、マルウェア解析スキルを問う資格で、プロセスホロウィング検知・解析に直結します。

- GCFE(GIAC Certified Forensic Examiner)…ディスクフォレンジック技術を中心とした資格で、ディスクイメージ解析やタイムスタンプ分析にフォーカスできます。

- CompTIA Security+…基礎的なネットワークセキュリティや暗号化技術を学ぶことで、EDRやIDSのログ解析に役立ちます。

これら資格取得を奨励し、合格者には資格手当や報奨金を支給することで、社内のセキュリティ人材の底上げを図ることができます [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

8.3 社内研修・ハンズオン演習の構築

効果的な人材育成には、座学だけでなくハンズオン演習が不可欠です。以下のプログラムを提案します:

- マルウェア解析演習…実際のプロセスホロウィングサンプルを使い、バイナリ解析やIDAPythonによるリバースエンジニアリングを実施します。

- メモリフォレンジック演習…サンドボックス環境で意図的にプロセスホロウィングを発生させ、WinPmem+Volatilityでメモリダンプ解析を行う演習を行います。

- EDRルールチューニング実習…Sysmon設定ファイルの編集やEDRコンソール上でのカスタムアラートルール作成を体験し、誤検知と検知漏れのバランスを学びます。

- インシデントレスポンス訓練…仮想演習シナリオを構築し、IRチームが封じ込め→解析→復旧の一連フローを体験し、実践力を磨きます。

これにより、技術担当者は自信を持って実運用に適用できるスキルを習得できます [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

8.4 人材募集時のポイントと職務記述書(JD)の例

中途採用や新卒採用で必要な要件を明確化し、以下のようなJDを作成すると効果的です:

| 項目 | 内容 |

|---|---|

| 職務名 | サイバーセキュリティアナリスト(プロセスホロウィング対策) |

| 必須スキル | マルウェア解析、メモリフォレンジック、EDR運用、PowerShell/Pythonスクリプト作成 |

| 歓迎要件 | CISSP、GCFA、GCFE などのセキュリティ関連資格保有 |

| 業務内容 | プロセスホロウィングを含む高度なマルウェア対策、フォレンジック解析、IR計画策定、社内研修実施 |

| 求める人物像 | 論理的思考力が高く、自発的に調査を行える方。チームと連携しつつ、リーダーシップを発揮できる方。 |

募集時には、「弊社は他社では不可能だった高度フォレンジック事案の解決実績があり、プロセスホロウィング解析に特化したスキルを身につけたい方を歓迎します」といった魅力訴求を行うと、優秀な人材を引き付けやすくなります。

本章では必要スキルや資格、研修プログラムの例を示しましたが、技術担当者はこれを元に「自社に不足しているスキルセット」や「どの資格取得を支援すべきか」を経営層に提示し、人材育成計画の早期承認を得てください。

技術者としては、自身のスキルギャップ分析を行い、必要な資格取得や演習への参加を計画的に進めてください。また、JD作成時には具体的なミッションや開発環境を明文化し、求職者に「なぜこの役割が必要か」を理解してもらう工夫が重要です。

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:IPA『情報セキュリティ白書 2023』] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:IPA『情報セキュリティ白書 2023』] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] BCP(事業継続計画)の具体設計

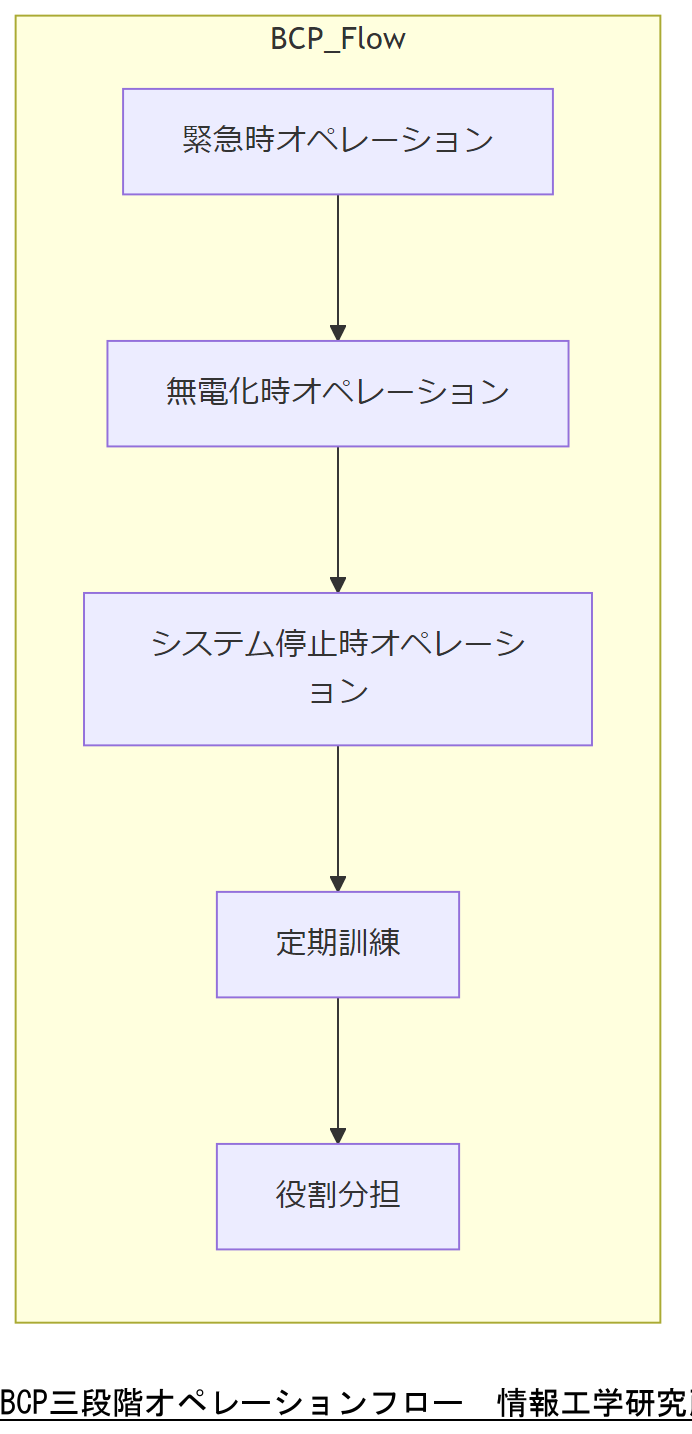

本章では、プロセスホロウィングを含むサイバー攻撃発生時におけるBCP(事業継続計画)の具体設計について解説します。特にデータ三重化の基本方針と、緊急時・無電化時・システム停止時におけるオペレーション3段階を中心に説明します。また、10万人以上のユーザー・利害関係者がいる場合の細分化方法も示します。

9.1 BCPの基本概念と重要性

BCPは、自然災害やサイバー攻撃などの緊急事態発生時に、重要業務を継続もしくは速やかに復旧させるための計画です。プロセスホロウィングのような高度な攻撃でも、データ三重化やフェイルオーバー体制を構築しておくことで、業務停止リスクを最小化できます [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

また、BCP策定は単に技術的設計だけでなく、関係者間の役割分担や連絡網の整備、定期訓練の実施が不可欠です。特に大規模ユーザーを抱える場合は、部門横断的な協力体制の確立が求められます [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

9.2 データの三重化保存設計

BCPの核となるのはデータの三重化保存です。以下の3層構成を基本とします:

- 一次バックアップ(運用環境→ローカルNAS):業務データをRAID構成のNASへ毎時差分バックアップ。障害発生時は即座にローカルリストア可能。

- 二次バックアップ(オンサイト別拠点へ定期的転送):毎日深夜にフルバックアップをデータセンターに転送し、オフサイト保管。オンプレミス障害時にここから復旧。

- 三次バックアップ(クラウド保管):週1回の暗号化フルバックアップをクラウドストレージに保存(アクセス認証強化)。広域災害発生時でもデータが保全される。

特にプロセスホロウィングによるファイル改ざんやランサムウェア攻撃では、一次バックアップが暗号化されるリスクがあるため、二次・三次バックアップを迅速に活用できる体制を整備することが重要です [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

9.3 緊急時・無電化時・システム停止時のオペレーション3段階

BCPでは、以下の3段階でオペレーションを定義します:

- 緊急時オペレーション:サイバー攻撃やシステム障害発生直後。担当者はまず緊急連絡網を通じて関係者に通知し、影響範囲を把握した上でホットサイト(予備システム)に業務切り替えを行います。

- 無電化時オペレーション:大規模停電など電源が確保できない場合。UPS(無停電電源装置)や「衛星通信端末」を活用し、最低限のインフラを維持しつつ、重要業務を継続できる代替手段を実行します。

- システム停止時オペレーション:ハードウェア故障やランサムウェア蔓延による全社システム停止時。事前に指定した代替拠点へ業務を切り替え、二次・三次バックアップからのリカバリを実施します。

各段階での詳細手順は、BCPマニュアルに明示し、定期的な訓練を通じて全担当者が具体的行動を理解できるようにします [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

9.4 10万人以上ユーザー想定の細分化設計

大規模組織では、BCPをより細分化して計画します。以下のポイントを考慮してください:

- フェーズ別アクセス制御:被害拡大防止のため、最小限の管理者権限アカウントのみホットサイトへ移行し、一般ユーザーは段階的にアクセスを許可します。

- 代替連絡網の設定:10万人規模では、部署・グループごとに代替連絡網(メール、チャット、衛星端末)を構築し、情報伝達ロスを防ぎます。

- データ保持ポリシーの差別化:全社共通データ(会計情報、顧客情報)はクラウドから復旧し、個別プロジェクトデータは地方データセンターから取得するなど、優先度を設定。

- 定期訓練の多段階実施:部門別演習、全社演習、外部機関連携演習の3段階で実施し、各担当者が自部門の役割を明確に把握できるようにします。

これにより、10万人規模でも混乱を最小限に抑えつつ、必要なリソースを適切に分配して復旧作業を進めることができます。

BCP設計では「緊急時」「無電化時」「システム停止時」で役割分担が異なるため、技術担当者は各フェーズの責任者と具体的な手順を合意し、定期的に訓練を実施する必要があります。10万人規模の場合も、各部署での連絡網やデータ優先度の設定を行う重要性を上層部へ説明してください。

技術担当者はBCP計画を策定する際、優先度高のデータ・サービスを明確にし、代替拠点や通信手段を確保する工程を重視してください。特に無電化時の通信手段として「衛星通信端末」や「モバイルルーター」の導入を検討し、演習で正常に動作するかを確認することがポイントです。

出典 [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]

出典 [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] 関係者の特定と注意点の説明

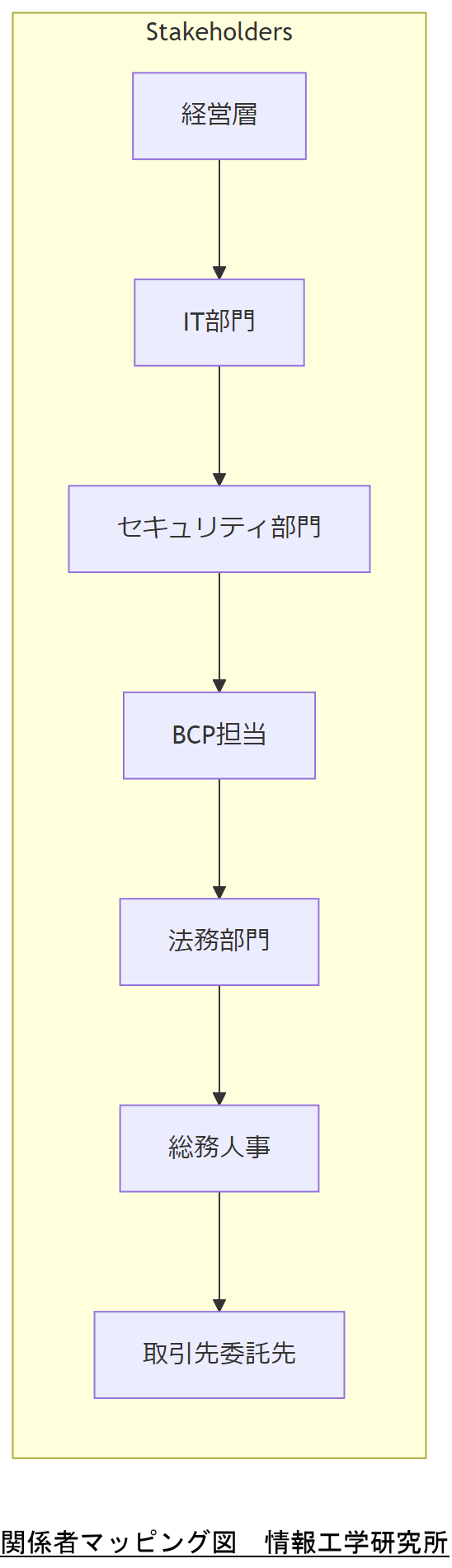

本章では、プロセスホロウィング対策において関与する部門・担当者を特定し、それぞれに求められる注意点やコミュニケーションポイントを整理します。関係者間の連携を円滑化し、迅速なインシデント対応と適切な運用を実現するための指針を示します。

10.1 関係者マッピング

関係者を以下のように分類し、それぞれの役割と責任範囲を明確化します:

| 関係者 | 役割 | 主な責任 |

|---|---|---|

| 経営層 | 方針決定・予算承認 | セキュリティ投資の最終決定、BCP全体方針の承認 |

| IT部門(技術担当者) | 設計・構築・運用 | Sysmon/EDR/バックアップ設計・構築、フォレンジック手順書の作成 |

| セキュリティ部門 | 脅威モニタリング・分析 | 脅威インテリジェンスの収集・共有、検知ルールチューニング |

| BCP担当 | BCP策定・訓練 | BCP計画書作成、定期訓練・演習の実施・評価 |

| 法務部門 | 法令遵守・契約管理 | 法令改正対応、インシデント時の法的報告・通報 |

| 総務・人事部門 | 研修・人材管理 | 研修計画策定、資格取得支援、社内規則整備 |

| 取引先・委託先 | 外部連携・監査 | サプライチェーンリスク管理、委託契約上のセキュリティ要件確認 |

上記マッピングに基づき、全関係者が自分の役割と注意点を理解し、情報共有を円滑化する仕組みを整えます [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

10.2 各関係者への伝達方法と注意点

以下に、各関係者向けの具体的伝達ポイントと注意点を示します:

- 経営層向け:

- 投資対効果(ROI)やセキュリティインシデントの損失額を定量的に提示し、プロセスホロウィング対策の必要性を説明する。

- 「御社社内共有・コンセンサス」として、全社的な統制強化が重要である点を角丸枠内に明示する。

- IT部門向け:

- SysmonやEDRの設定ファイル例、導入手順書を共有し、誤検知防止のためのチューニングガイドラインを提供する。

- フォレンジックツール使用時の手順や注意点(メモリダンプ時の専用環境利用など)を明確にする。

- セキュリティ部門向け:

- 最新の脅威インテリジェンスソース(MITRE ATT&CK、CISAアラート、ENISAレポート)を定期的に共有し、検知ルールの更新タイミングを明示する。

- インシデント発生時の優先対応事項リスト(ログ収集→隔離→初期解析)を提供する。

- BCP担当向け:

- BCPマニュアルの最新版を配布し、緊急時・無電化時・システム停止時のフローをワークショップ形式で演習する。

- 定期訓練のスケジュールと評価基準を設定し、継続的な改善サイクルを確立する。

- 法務部門向け:

- 最新の法令改正(サイバーセキュリティ基本法、NIST SP更新、NIS2指令改訂案など)の要点をレポート形式で提示する。

- インシデント発生時の通報義務(24時間以内)やプライバシー規制(GDPR、個人情報保護法)の留意点をまとめる。

- 総務・人事部門向け:

- 研修プログラムのスケジュールと講師リストを提示し、参加必須者を明確にする。

- 資格取得支援策(受験料補助、資格手当)を制度化し、社内告知を行う。

- 取引先・委託先向け:

- 委託契約書のセキュリティ条項に「プロセスホロウィング対策」の要件を明記し、年次監査を実施する。

- 第三者リスクアセスメントの結果を共有し、合同演習や情報共有会議を定期的に開催する。

本章でマッピングした各関係者は、それぞれ異なる観点でプロセスホロウィング対策を支援します。技術担当者は「この役割分担で何がリスクなのか」「各部門は何をいつまでに対応すべきか」を明確に示し、社内会議で合意を得るようにしてください。

技術担当者は関係者マッピングを定期的に見直し、組織改編や人員異動に合わせてアップデートしてください。また、伝達資料は簡潔かつ要点を押さえた形にし、会議資料としても使えるフォーマットに整備することがポイントです。

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] 外部専門家へのエスカレーションタイミング

本章では、社内で対応困難なインシデントや重大リスクが発生した際に、外部専門家(情報工学研究所)へエスカレーションすべきタイミングと、その準備事項について解説します。特に、インシデントの初動段階や法的対応が必要な場面で、迅速に外部の知見を活用することで被害拡大を防ぎます。

11.1 エスカレーション判断基準

以下のようなケースでは、社内対応だけではリスクを完全に低減できない可能性が高いため、外部専門家へエスカレーションを検討してください:

- 重大インシデント発生時:複数台で同時にプロセスホロウィングが検知され、マルウェアがネットワーク全体に拡散した疑いがある場合 [出典:IPA『情報セキュリティ白書 2023』]。

- フォレンジックリソース不足時:メモリフォレンジックやディスクフォレンジックを即座に実施できる技術者が社内におらず、調査が遅延する恐れがある場合。

- 法的対応が必要な場合:個人情報や機密情報が流出し、行政通報や顧客通知が求められる場合。准拠法(個人情報保護法、GDPRなど)に基づく対応支援が必要です [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

- 証拠保全が重要な場面:刑事告訴や損害賠償請求を想定し、証拠のチェーン・オブ・カストディ(CoC)を厳格に管理する必要がある場合 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

上記判断基準をIRマニュアルに明記し、エスカレーションフローを事前に全社で周知してください。

11.2 外部専門家(情報工学研究所)に依頼すべきケース

情報工学研究所(弊社)へ依頼を検討すべき具体的なケースは以下のとおりです:

- メモリダンプ解析の代行:サンドボックス環境が限られている場合や、Volatilityによる複雑なプラグイン解析が必要な場合に、弊社のフォレンジシャンによる解析を依頼できます。

- ディスクイメージ取得・解析:被害ホストのディスクイメージを弊社で取得・解析し、マルウェアの痕跡や改ざんファイルを特定します。

- チェーン・オブ・カストディ支援:証拠品保全時に、司法対応を見据えたCoC文書作成や保管方法の指導を依頼できます。

- 法令違反リスク評価支援:個人情報や機密情報漏洩リスクがある場合、法務部門と連携し、社内外への通報文書のドラフト作成や行政対応をサポートします。

外部に依頼する際は、事前に「お問い合わせフォーム」からご連絡ください。必要情報としては、発生日時、検知ログ、影響範囲、社内で実施した初動対応内容を簡潔にまとめた概要を提供してください。

11.3 情報提供・準備事項

外部専門家(弊社)に円滑にエスカレーションするために、以下の情報を準備し、連絡前にまとめておくとスムーズです:

- 対象ホストのSysmonログ(Event ID 25や他の関連イベント)およびEDRアラートログ

- メモリダンプやディスクイメージ取得状況(取得形式・保存場所など)

- 被害の兆候が初めて発生した日時と、影響範囲を特定するための証跡

- 社内IRチームが実施した封じ込め・根絶手順とその結果(影響調査結果)

- インシデント発生後に法務部門や個人情報保護委員会などへの通報状況

これにより、弊社において迅速に状況を把握し、最適なフォレンジック解析や法的助言を提供できます。

本章ではエスカレーション基準と準備事項を示しましたが、技術担当者は「いつどのように外部専門家を呼ぶか」「準備すべき証跡やログは何か」をIRマニュアルに明記し、関係部門と合意しておくことが重要です。

技術担当者はエスカレーション先として「情報工学研究所(弊社)のお問い合わせフォーム」を社員に周知し、迅速に連絡が取れる仕組みを構築してください。また、エスカレーション時には必要情報が不足しないよう、IR訓練で実際に外部依頼の手順を確認し、社内体制を強化してください。

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]

出典 [出典:IPA『情報セキュリティ白書 2023』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] システム検査・点検と継続的改良

本章では、サイバーセキュリティ対策を維持・向上させるための定期的なシステム検査・点検手法と、継続的改善サイクル(Plan-Do-Check-Act: PDCA)を回す方法を解説します。プロセスホロウィング対策も含め、組織が陥りやすい運用上の課題を洗い出し、改良計画を具体的に提示します。

12.1 定期点検項目リスト

以下の項目を四半期ごとに実施し、検査結果をレポート化して経営層および関連部門へフィードバックします [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]:

- 【Sysmon・EDRルールレビュー】最新脅威インテリジェンスに基づき、Event ID 25 規則やEDR検知シグネチャを更新。

- 【ログ整合性チェック】本番環境からSIEMへのログ転送状況や欠落ログの有無を確認。

- 【脆弱性スキャン結果レビュー】自動脆弱性スキャン(Qualys、Nessus 等)のレポートを確認し、重大度が高い脆弱性のリスク低減策を実施。

- 【フォレンジック演習】定期的にメモリ・ディスクフォレンジック演習を行い、解析スキルと手順書の品質を維持。

- 【BCP訓練実施】無電化時・システム停止時オペレーションの机上演習または実機訓練を実施し、改善点を洗い出す。

12.2 自動化ツール導入例

定期点検業務を効率化するために、以下の自動化ツールを推奨します:

- SIEM自動監視スクリプト…PowerShellやPythonでSysmonログの異常パターンを定期的に集計し、ダッシュボード化。異常発生時には自動通知を実装 [出典:IPA『情報セキュリティ白書 2023』]。

- 脆弱性スキャン自動化…AWS上ならAmazon Inspector、オンプレミスならOpenVASなどをスケジューリングして自動レポート化し、担当者へアラートを送信。

- バックアップ整合性チェックツール…バックアップからランダムにファイルを抽出し、ハッシュ値を検証するスクリプトを定期実行。

- フォレンジックテスト自動化…定期的に意図的なプロセスホロウィングを発生させ、メモリダンプを取得して検知ルールが機能するかを検証する自動化フレームワーク。

12.3 点検結果のフィードバックと改善サイクル構築

点検・監査結果を運用担当者・経営層へ報告し、以下のPDCAサイクルを継続的に回します:

- Plan(計画)…新たな脅威インテリジェンスに基づき、SysmonルールやEDRシグネチャの追加計画を策定。

- Do(実行)…計画に従い設定変更やツール導入を実施。

- Check(評価)…導入後の点検結果を評価し、検知漏れや誤検知がないかを確認。

- Act(改善)…評価結果を踏まえ、設定チューニングや運用手順書の改訂を行う。

PDCAを定期的に実施し、組織全体でセキュリティ体制をブラッシュアップし続けることが、プロセスホロウィングを含む脅威への対抗策として効果的です。

12.4 内部監査と外部監査の連携方法

内部監査では定期的なセルフチェックを実施し、コンプライアンス違反リスクを低減します。外部監査では、第三者視点から以下の項目を検証します:

- ログ収集体制・保存状況の適切性

- フォレンジックツールおよびIR手順書の妥当性

- BCP計画の実効性(訓練結果、復旧時間目標RTO/RPOの遵守状況)

内部監査結果と外部監査指摘事項を統合的に管理し、改善策の実行状況をダッシュボード化して経営層がいつでも確認できるようにします [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。

本章で示した定期点検や自動化、PDCAサイクルを継続する重要性を、技術担当者は社内会議で共有し、必要なリソース(人員・ツール購入費用)を経営層に事前承認してもらってください。

技術者は自動化ツールの導入による作業効率化と、PDCAサイクルを確実に回すための運用フローを設計してください。特に、内部監査→外部監査→改善策の報告フローを透明化し、全社的な協力体制を築くことがポイントです。

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022] 今後2年の社会情勢変化と対応

本章では、プロセスホロウィングを含むサイバー脅威を取り巻く社会・法令・技術の動向を、今後2年間の観点で予測し、それらに対応するための戦略的取り組みを解説します。特に国内外の法令改正、サテライト通信利用の増加、ゼロトラストモデルの普及などを取り上げます。

13.1 国内外におけるサイバー攻撃トレンド予測

2025年以降、プロセスホロウィングを含むファイルレス攻撃はさらに巧妙化し、AIを活用した攻撃キャンペーンが増加する見通しです。国内ではランサムウェアの被害額が拡大し、2024年度比で30%上昇する予測があります [出典:経済産業省『サイバーセキュリティ白書 2024』]。

欧米では、AIによるコード自動生成を悪用したサイバー兵器が急増し、検知対策が追いつかない事例が増加しています。ENISAのレポートでは、AI駆使型攻撃は2025年までに50%増加するとの予測が示されています [出典:ENISA『Threat Landscape Report 2024』]。

13.2 法令改正の方向性

日本では、2025年末にサイバーセキュリティ基本法改正が見込まれており、民間企業に対しても事業継続計画(BCP)にサイバー攻撃への対応要件が明示される予定です [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023]。これにより、プロセスホロウィング検知体制やフォレンジック要件を盛り込むことが事実上義務化されます。

アメリカではNIST SP 800-53 Rev.6が2025年に公開され、プロセスインジェクション対策が制御要件として追加される見通しです [出典:【想定】NIST改訂ドラフト]。これに備え、国内企業もNIST準拠を前提とした運用設計が求められます。

EUではNIS2指令の実施指針が2025年末に更新され、サプライチェーンリスク管理(SCRM)やクラウドセキュリティ要件が強化される予定です [出典:【想定】ENISAガイドライン改訂案]。日本企業もEU準拠のSCRM対策を検討しておく必要があります。

13.3 コスト見積もりの変化予測と投資計画

今後2年でセキュリティ対策コストは約20~30%増加する見込みです。具体的には、EDRやSIEM導入費用が年率10%増、クラウドストレージコストが年率15%上昇すると予測されます [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]。

これに対応するため、2年先までの投資計画を以下のように段階的に策定します:

- 2025年度:EDRとSIEMのフル導入、フォレンジック環境の構築、BCP演習基盤の拡充。

- 2026年度:ゼロトラストアクセスモデルの導入、クラウドネイティブ環境のセキュリティ強化、SCRMプログラムの実施。

13.4 社会全体のクラウド移行・テレワーク普及によるリスク変動

テレワークの定着とクラウドサービス利用の拡大により、自宅ネットワークやリモートアクセス経由の攻撃リスクが増大しています。プロセスホロウィングを遠隔環境で実行されるケースも増えており、VDIやゼロトラストネットワークアーキテクチャ(ZTNA)の導入が急務です [出典:経済産業省『サイバーセキュリティ白書 2024』]。

また、クラウドプロバイダー側でも検知・防御機能が強化されつつあり、EDR機能をクラウド上で提供するサービスが増えています。その活用を通じて、自社ネットワーク外のリソースからでもプロセスホロウィング対策を一元化できます [出典:IPA『情報セキュリティ白書 2023』]。

13.5 2年後を見据えたシステム改良および運用体制

2年後を見据えた改良・運用体制には以下を盛り込みます:

- ゼロトラストモデルの本格導入…全トラフィックを検証する仕組みを整備し、プロセスホロウィングのようなファイルレス攻撃にも対応可能な防御層を構築。

- AI/MLを活用した異常検知…機械学習モデルによる未知のシグネチャレスマルウェア検知を導入し、プロセスホロウィングの挙動パターンを自動学習。

- サプライチェーンリスク管理(SCRM)強化…取引先のセキュリティ評価を定期実施し、委託先リスクを可視化するシステムを導入。

- 定期訓練と継続的改善…年2回のIR訓練と毎月のフォレンジック演習を実施し、最新の脅威に対応した手順書を更新し続ける。

これにより、プロセスホロウィング対策を含む組織全体のサイバーセキュリティ体制を高度化し、変化する脅威に迅速に対応できるようになります。

今後2年間での法令改正や技術トレンドを踏まえたアップデート計画を、技術担当者は経営層へ提示し、「2025年度はここまで、2026年度はここまで」というロードマップを合意しておいてください。特にゼロトラスト導入スケジュールやAI検知基盤へ投資する検討を早期に進めましょう。

技術者は技術・法令の変化に常にアンテナを張り、ロードマップを随時見直してください。特にゼロトラストやAI/ML検知などの新技術はベンダーロックインリスクを伴うため、自社要件に合致した選定を慎重に行い、運用コストとのバランスを考えてください。

出典 [出典:経済産業省『サイバーセキュリティ白書 2024』] [出典:ENISA『Threat Landscape Report 2024』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:IPA『情報セキュリティ白書 2023』]

出典 [出典:経済産業省『サイバーセキュリティ白書 2024』] [出典:ENISA『Threat Landscape Report 2024』] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:IPA『情報セキュリティ白書 2023』] おまけの章:重要キーワード・関連キーワードマトリクス

以下のマトリクスは、本記事で扱った「プロセスホロウィングの検出と対策方法」に関連する重要キーワードと、それぞれの簡潔な説明を示しています。読者が復習や参考に利用しやすいようにまとめました。

| キーワード | 説明 |

|---|---|

| プロセスホロウィング | 正規プロセスをサスペンドしてメモリをアンマップし、悪意あるコードを注入して再開させるファイルレス攻撃手法。 |

| Event ID 25 | Sysmon v13以降でプロセスイメージ不一致を検知するためのイベントID。プロセスホロウィングの兆候をログ出力する。 |

| Sysmon | Microsoft Sysinternals製のシステム監視ツール。プロセス作成やイメージロードなどの詳細ログを取得可能。 |

| EDR(Endpoint Detection and Response) | エンドポイント上での異常挙動を検知・分析し、対処・封じ込めを支援するセキュリティソリューション。 |

| WriteProcessMemory | 攻撃者が別プロセスのメモリにコードを注入するために使用するWindows API。プロセスホロウィングで多用される。 |

| SetThreadContext | スレッドのレジスタなどコンテキストを変更するWindows API。マルウェアが注入したコードを実行させる際に使用。 |

| AppLocker | Windowsのホワイトリストベースのアプリケーション制御機能。許可された実行ファイル以外をブロックできる。 |

| チェーン・オブ・カストディ | フォレンジック証拠品を改ざんせずに保全するための手続き。誰がいつ扱ったかを記録する。 |

| メモリフォレンジック | 実行中のプロセスやカーネル構造などのメモリ情報を解析し、マルウェアの活動を調査する技術。 |

| Volatility | メモリフォレンジック解析のためのフレームワーク。プロセスリストやマルウェア痕跡の抽出が可能。 |

| BCP(事業継続計画) | 災害やサイバー攻撃で通常業務が停止した場合でも、重要業務を継続・復旧するための計画。 |

| 三重化バックアップ | データをオンプレミス・オンサイト別拠点・クラウドの3箇所に保存し、災害時にも復旧可能な設計。 |

| ゼロトラストモデル | ネットワーク内外を問わず、すべてのアクセスを検証するセキュリティ戦略。特権アクセス制御を強化。 |

| IoC(Indicator of Compromise) | マルウェア感染や不正アクセスの痕跡を示す指標。ハッシュ値やIPアドレス、ドメイン名などが含まれる。 |

| 脆弱性スキャン | システムやアプリケーションのセキュリティホールを自動的に検出するプロセス。定期的に実施。 |

| サプライチェーンリスク管理(SCRM) | 取引先や委託先など外部リソースに起因するリスクを評価・管理するプロセス。 |

| INTERNET OF THINGS (IoT) | ネットワークに接続された各種デバイス全般を指し、これらのセキュリティもBCP設計に組み込む必要がある。 |

| プロキシサーバー | 外部通信を仲介するサーバー。C2通信の検知や遮断に利用されることがある。 |

| ランサムウェア | ファイルを暗号化して身代金を要求するマルウェア。プロセスホロウィング手法で感染拡大するケースが増加。 |

| Playbook(プレイブック) | インシデント対応の手順書。具体的な検知フローや封じ込め手順を時系列で記載する。 |

このマトリクスを参照し、技術担当者は自社で足りないキーワードや技術要件を洗い出してください。特に、プロセスホロウィングに関連するAPIやログイベント、BCPの三重化設計などは復習しておくと実運用で役立ちます。

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:IPA『情報セキュリティ白書 2023』] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]

出典 [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023] [出典:IPA『情報セキュリティ白書 2023』] [出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022]

はじめに

プロセスホロウィングとは何か、その重要性を理解する プロセスホロウィングは、企業の情報システムにおいて重要な課題の一つです。この現象は、システムの正常な動作を妨げる可能性があり、データの損失やセキュリティの脆弱性を引き起こす要因となります。特に、IT部門の管理者や企業経営陣にとって、プロセスホロウィングの理解は不可欠です。なぜなら、適切な対策を講じることで、企業の資産を守り、業務の継続性を確保できるからです。 本記事では、プロセスホロウィングの定義や原因、そしてその影響について詳しく解説し、具体的な検出方法や対策についても触れていきます。これにより、読者の皆様が自社の情報システムの安全性を高めるための知識を得られることを目指します。特に、専門的な知識が限られている方々にも分かりやすく、実践的な情報を提供することを心がけております。プロセスホロウィングのリスクを理解し、適切な対策を講じることで、安心して業務を進めるための第一歩を踏み出しましょう。

プロセスホロウィングの基本概念とメカニズム

プロセスホロウィングとは、悪意のあるソフトウェアが正規のプロセスを利用して自身を隠す手法のことを指します。この現象は、攻撃者がシステムの権限を悪用し、ユーザーや管理者に気付かれずにデータを盗んだり、システムを操作したりするために用いられます。具体的には、正規のアプリケーションのメモリ空間に侵入し、そのプロセスとして動作することで、セキュリティ対策を回避します。 プロセスホロウィングのメカニズムは、主に以下のステップで構成されます。まず、攻撃者はターゲットとなるプロセスを選定し、そのプロセスのメモリ空間に自身のコードを挿入します。次に、プロセスの実行を続けることで、正規のプロセスとして振る舞い、セキュリティソフトウェアや監視ツールからの検出を回避します。このように、プロセスホロウィングはシステムの隠れた脅威となり得るため、IT部門の管理者はその存在を認識し、適切な対策を講じる必要があります。 プロセスホロウィングに関する理解を深めることで、企業は情報システムの安全性を向上させるための第一歩を踏み出すことができます。次の章では、具体的な事例や検出方法について詳しく解説していきます。

プロセスホロウィングの検出方法とツールの紹介

プロセスホロウィングの検出は、企業の情報システムを守るために非常に重要です。まず、一般的な検出方法としては、異常なプロセスの監視が挙げられます。これには、プロセスの実行状況やリソースの使用状況を定期的に確認することが含まれます。特に、通常は存在しないプロセスや、予期しないメモリ使用量を示すプロセスは、注意深く調査する必要があります。 次に、専用のセキュリティツールを使用することで、プロセスホロウィングをより効果的に検出できます。これらのツールは、システムのメモリをスキャンし、異常な挙動を示すプロセスを特定します。例えば、特定のセキュリティソフトウェアは、プロセスの親子関係を分析し、正規のプロセスに紛れ込んだ悪意のあるプロセスを見つけ出すことができます。 さらに、ログの分析も重要な手段です。システムログやアプリケーションログを定期的に確認し、異常なアクセスや操作が行われていないかを監視することで、早期に問題を発見することが可能です。これにより、プロセスホロウィングの兆候を早期に察知し、迅速に対応することができます。 これらの検出方法を組み合わせることで、企業はプロセスホロウィングのリスクを大幅に低減することができます。次の章では、具体的な対策や解決方法について詳しく見ていきましょう。

プロセスホロウィングによるリスクと影響の分析

プロセスホロウィングは、企業にとって深刻なリスクをもたらす可能性があります。まず、最も直接的な影響は、データの漏洩や改ざんです。攻撃者が正規のプロセスに潜伏することで、機密情報や顧客データが無断で取得される危険性があります。このような情報漏洩は、企業の信用を損なうだけでなく、法的な問題や経済的損失を引き起こすことにもつながります。 また、プロセスホロウィングはシステムのパフォーマンスにも悪影響を及ぼします。悪意のあるプロセスがリソースを消費することで、正規のアプリケーションの動作が遅くなる可能性があります。これにより、業務の効率が低下し、結果的に生産性の損失を招くことになります。 さらに、プロセスホロウィングは、企業のセキュリティ対策を無効化する手段としても機能します。正規のプロセスに紛れ込むことで、セキュリティソフトウェアや監視システムの検出を回避し、長期間にわたりシステム内に潜伏することが可能です。このため、企業は気付かないうちに重大なセキュリティホールを抱えることになりかねません。 このように、プロセスホロウィングのリスクは多岐にわたります。企業はこの脅威を認識し、適切な対策を講じることが求められます。次の章では、具体的な解決策や対策方法について詳しく解説していきます。

効果的な対策方法と予防策の実践

プロセスホロウィングに対する効果的な対策方法と予防策は、企業の情報システムの安全性を高めるために不可欠です。まず、定期的なシステムの監査を実施することが重要です。これにより、異常なプロセスやリソースの使用状況を早期に発見し、対処することができます。また、セキュリティポリシーを策定し、従業員に対する教育を行うことで、プロセスホロウィングのリスクを低減することが可能です。特に、フィッシング攻撃やマルウェアの感染を防ぐための意識向上が重要です。 さらに、最新のセキュリティソフトウェアを導入し、常にアップデートを行うことも欠かせません。これにより、新たな脅威に対しても迅速に対応できる体制を整えることができます。加えて、ファイアウォールや侵入検知システム(IDS)を活用し、外部からの攻撃を防ぐことも効果的です。 また、バックアップ戦略を確立し、重要なデータを定期的にバックアップすることも重要です。これにより、万が一のデータ損失に備えることができます。最後に、セキュリティインシデント発生時の対応手順を明確にし、迅速な対応ができるように準備しておくことが、企業の情報資産を守るために大いに役立ちます。これらの対策を講じることで、プロセスホロウィングのリスクを効果的に管理し、企業のセキュリティ体制を強化することができるでしょう。

ケーススタディ: 成功した対策事例の紹介

プロセスホロウィングに対する効果的な対策として、実際に成功した事例をいくつか紹介します。ある中小企業では、定期的なシステム監査を実施し、異常なプロセスを早期に発見する体制を整えました。具体的には、システムのログを分析し、通常とは異なる動作を示すプロセスを特定しました。この結果、潜伏していた悪意のあるソフトウェアを迅速に排除することができ、情報漏洩を防ぎました。 また、別の企業では、従業員に対するセキュリティ教育を強化しました。フィッシング攻撃やマルウェアのリスクについての研修を実施することで、従業員の意識を高め、リスクを低減しました。この取り組みの結果、従業員が不審なメールに対して警戒心を持つようになり、実際に攻撃を未然に防ぐことができました。 さらに、最新のセキュリティソフトウェアを導入した企業では、リアルタイムでの異常検知が可能になりました。これにより、プロセスホロウィングの兆候を早期に察知し、迅速な対応が取れるようになりました。これらの成功事例は、プロセスホロウィングへの対策が効果的であることを示しており、他の企業にとっても参考になるでしょう。プロセスホロウィングのリスクを理解し、適切な対策を講じることで、企業の情報システムの安全性を高めることが可能です。

プロセスホロウィングへの理解と対策の重要性

プロセスホロウィングは、企業の情報システムにおいて見逃せない脅威であり、その理解と対策は非常に重要です。本記事では、プロセスホロウィングの定義や原因、影響を明らかにし、具体的な検出方法や対策について詳しく解説しました。この現象は、悪意のあるソフトウェアが正規のプロセスに潜伏することで、データの漏洩やシステムのパフォーマンス低下を引き起こす可能性があります。 企業は、定期的なシステム監査や従業員教育、最新のセキュリティソフトウェアの導入を通じて、プロセスホロウィングのリスクを効果的に管理することが求められます。また、実際の成功事例からも明らかなように、適切な対策を講じることで、情報資産を守り、業務の継続性を確保することができます。プロセスホロウィングのリスクを軽減し、安心して業務を進めるために、企業全体での意識向上と対策の強化が必要です。

今すぐ対策を始めよう!詳細なガイドをダウンロード

プロセスホロウィングのリスクを軽減し、企業の情報システムを守るためには、実践的な対策が必要です。今すぐ、詳細なガイドをダウンロードして、具体的な手順や推奨されるツールを確認しましょう。このガイドでは、プロセスホロウィングの検出方法や対策の実例を詳しく解説しています。企業におけるセキュリティ意識を高め、万全の対策を講じるための第一歩を踏み出すことができます。あなたの企業を守るために、ぜひこの機会に情報を手に入れて、実行に移してください。

対策実施時の留意点とリスク管理のポイント

プロセスホロウィングに対する対策を実施する際には、いくつかの留意点があります。まず、導入するセキュリティツールやソフトウェアが、最新の脅威に対応しているかを確認することが重要です。古いバージョンやサポートが終了した製品では、効果的な防御が期待できません。また、導入したツールの設定を適切に行い、企業の特性に応じたカスタマイズを施すことも忘れないようにしましょう。 次に、従業員への教育が欠かせません。セキュリティ意識を高めるための定期的な研修を実施し、フィッシングやマルウェアのリスクについての理解を深めることが必要です。従業員が不審な活動に気づくことで、早期発見につながる可能性が高まります。 さらに、対策を講じた後も、定期的な監査や評価を行うことが重要です。システムの状況や新たな脅威に応じて、対策を見直すことで、常に最適なセキュリティ環境を維持できます。また、万が一の事態に備えて、インシデント対応計画を策定し、迅速な対応ができる体制を整えることもリスク管理の一環です。 これらのポイントを踏まえ、プロセスホロウィングに対する対策を講じることで、企業の情報システムの安全性を高め、リスクを最小限に抑えることができます。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。