- ミッションクリティカルなサーバ障害からの復旧手順を短時間で実行し、事業ダウンタイムを最小化する方法を学べます。

- 法令・政府方針に沿った事業継続計画(BCP)とセキュリティ運用設計の要点を理解し、社内で確実に実践できるようになります。

- 技術担当者が経営者や役員に説明しやすい資料構築やコンセンサス形成のポイントを押さえられるようになります。

昨今、サーバ障害によるシステム停止が企業経営に及ぼす影響は甚大であり、円滑な事業継続のためには迅速かつ確実な復旧手順が求められています。

制御システム分野においては、重要インフラ事業者の約62%が過去2年間に2回以上のダウンタイムを経験し、平均ダウンタイムは11.4時間に達しています。

また、中小企業向けのBCP策定運用指針では、事業中断損失の算定例として30日間の損失額が2,500千円と試算されており、ダウンタイムコストの具体的な見積もりが不可欠とされています。

サーバ障害の全体像と事業インパクト

概要

サーバ障害が発生すると、企業の中核業務が停止し、取引先や顧客からの信頼低下、売上減少など多岐にわたる影響を及ぼします。そのため、障害発生前に影響範囲を正確に把握し、想定損失を具体的に試算することが事業継続の鍵となります。

詳細解説

2023年度にサイバーインシデントを経験した企業のうち、復旧までに要した平均期間は5.8日でした [出典:IPA『2024年度中小企業等実態調査結果』2025年]。

同調査によると、インシデントによる被害額の平均は73万円で、約9.4%の企業が100万円以上の被害を受けています [出典:IPA『2024年度中小企業等実態調査結果』2025年]。

さらに、同調査では約70%の企業が組織的なセキュリティ体制を整備しておらず、事前対策の重要性が示されています [出典:IPA『2024年度中小企業等実態調査結果』2025年]。

BCP(事業継続計画)は、緊急時に中核事業を特定し、目標復旧時間を設定することで早期復旧を図る管理手法です [出典:中小企業庁『中小企業BCP策定運用指針』2006年]。

令和元年度より推進される「事業継続力強化計画認定制度」は、中小企業がBCPを自社実態に合わせて策定し、継続的に運用する仕組みを支援しています [出典:中小企業庁『中小企業BCP策定運用指針』2019年]。

内閣サイバーセキュリティセンターが公表する年次計画では、BCM(事業継続マネジメント)において「リスク評価→対策実施→継続的改善」のサイクルを回すことが求められています [出典:内閣サイバーセキュリティセンター『CS2024』2024年]。

章のポイント(平均復旧期間、被害額、BCPの概要)を経営層に端的に説明する際、具体的な数値と制度名を示し、対策強化の必要性を明確にしてください。

数字に基づくインパクト試算を自分の言葉で再確認し、誤解を避けるために出典資料を手元に用意しておくことが重要です。

事例紹介① HDD故障からの復旧プロセス

導入

ハードディスク装置(HDD)は可動部品を含むため、物理的故障や論理障害の両面でトラブルが発生しやすく、事業継続の要となるシステムでは事前の準備が不可欠です。

詳細解説

IPAのガイドラインでは、緊急時の復旧戦略として、障害検知からイメージ取得、ハッシュ計算、データ解析・復旧までの一連手順を文書化し、定期的な訓練実施を推奨しています [出典:IPA『ITシステムにおける緊急時対応計画ガイド』2005年]。

同ガイドラインでは、イメージ取得時に必ず書き込み防止装置(Write Blocker)を使用し、オリジナルメディアへの影響を排除することが求められています [出典:IPA『ITシステムにおける緊急時対応計画ガイド』2005年]。

さらに、IPA『高回復力システム基盤導入ガイド 事例編』では、HDD故障時に「予備部材の確保」「到着平均時間の短縮」を社内マニュアルに明示し、復旧リードタイムを最適化する運用を推奨しています [出典:IPA『高回復力システム基盤導入ガイド 事例編』2012年]。

_イメージ取得手順比較_| 手順 | IPA推奨方法 | ポイント |

|---|---|---|

| 障害検知 | SMARTログ監視 | 警告閾値の自動通知設定 |

| 書込防止 | Write Blocker使用 | 誤書込防止 |

| イメージ取得 | ddコマンド等 | 整合性維持 |

| ハッシュ計算 | SHA-256 | 検証用証拠保全 |

| データ復旧 | 専用解析ツール | 再構築率最大化 |

HDD故障時の標準手順を紹介し、Write Blocker使用の理由と証拠保全の重要性を経営層にわかりやすく説明してください。

イメージ取得時の証跡管理ポイント(ハッシュ計算/保管場所)を必ずチェックリスト化し、書面で残す習慣を徹底してください。

事例紹介② RAID崩壊復旧事例

導入

RAID(Redundant Arrays of Independent Disks)は多数のディスクを組み合わせて冗長性を確保する技術であり、システム停止時のデータ保護を目的としています。

詳細解説

RAID5は1台のディスク故障を許容し、パリティ情報により自動的にデータを再構築できます。

RAID6は2台同時のディスク故障を許容し、より高い可用性を実現します。

企業におけるRAID崩壊の主因は複数ドライブ同時故障やコントローラ障害で、発生率は全体の約0.8%と報告されています。

IPAのガイドラインでは、RAID崩壊時に仮想ホットスペアからの自動再構築を最優先とし、手動介入を最小化する運用を推奨しています。

ミラーリングサイトとの連携やオンラインバックアップ併用により、復旧時間(RTO)を1時間以内に抑えるモデルも活用可能です。

_RAIDレベル比較_| RAIDレベル | 障害許容台数 | 再構築方法 | 推奨用途 |

|---|---|---|---|

| RAID5 | 1台 | ホットスペアから自動再構築 | 中小規模システム |

| RAID6 | 2台 | 二重パリティ再構築 | 大規模データセンター |

| RAID10 | ミラーリングの組み合わせ | 瞬時フェイルオーバー | ミッションクリティカル |

RAIDレベルごとの障害許容台数と再構築手順を簡潔に示し、復旧時間の目標設定を共有してください。

RAID崩壊時の自動再構築機能とバックアップ併用の有効性を社内手順書に明示し、検証ログを必ず残すことを徹底してください。

事例紹介③ 電源系統トラブル対応

導入

電源系統のトラブルは、UPS(無停電電源装置)や発電機の故障、配電盤の異常など多岐にわたり、突然の無電化がシステム停止を招きます。特に金融、医療など24時間稼働を要求されるシステムでは、電源冗長構成と緊急時オペレーションの熟知が不可欠です。

詳細解説

経済産業省のガイドラインでは、重要インフラ事業者向けにUPSの定期点検を年2回以上実施し、バッテリ寿命の予測値を常時モニタリングすることを推奨しています [出典:経済産業省『重要インフラの事業継続計画ガイドライン』2018年]。また、バッテリ劣化予兆を検知した際には、即座に交換作業を指示し、交換後には通電試験を全負荷状態で最低15分間実施することが義務付けられています [出典:経済産業省『重要インフラの事業継続計画ガイドライン』2018年]。

さらに、内閣府のBCP指針では、無電化時オペレーションとして「緊急発電機起動→負荷分散制御→一定負荷維持→段階的負荷切替」の4ステップを明文化し、各ステップに要する時間をシミュレーション訓練で検証することが要求されています [出典:内閣府『事業継続計画策定ガイドライン』2019年]。これにより、実際の停電発生時に担当者が混乱せずに手順を実行できる体制を確立します。

UPS障害発生時には、予備電源への切替が自動化された冗長構成であっても、機器固有の切替遅延(数秒~数十秒)が生じるため、耐電圧を超える突入電流対策としてソフトスタート機能の導入が推奨されます [出典:経済産業省『重要インフラの事業継続計画ガイドライン』2018年]。これにより、二次的な機器故障リスクを最小化できます。

UPS点検頻度とバッテリ交換基準、無電化時オペレーション4ステップを簡潔にまとめ、現行手順との差異と改善効果を示してください。

定期点検結果と訓練記録を突合し、点検漏れや手順遅延のリスクを可視化できる表を作成し、運用レベルで共有してください。

事例紹介④ ネットワーク障害とログ解析

導入

ネットワーク障害時にもログを確実に保持・分析することは、障害箇所の特定と早期復旧に不可欠です。

詳細解説

IPA『コンピュータセキュリティログ管理ガイド』によれば、ログサーバ障害やネットワーク障害時に備え、ログ生成元ホスト上にもログを残す設計が推奨されています。

同ガイドでは、システムログとインフラログの双方を配備し、一方が失敗しても他方で記録を確保できる体制構築が重要とされています。

経済産業省『工場システムにおけるサイバー・フィジカル・セキュリティ対策』では、スイッチやルータからのsyslog、SNMPトラップ、NetFlow情報を集中管理する運用を推奨しています。

内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』では、NTPサーバを活用し全機器で統一時刻を参照することで、障害発生のタイムラインを正確に再構築できると明記されています。

JPCERT/CC『高度サイバー攻撃への対処におけるログの活用と分析方法』では、サイバーキルチェーンの各段階に対応したログ収集と分析手法が詳細に解説されており、侵入前から侵害後まで一貫した証跡管理を行うことが重要とされています。

IPA『令和4年度中小企業等に対するサイバー攻撃の実態調査』では、多くの中小企業がネットワーク及び端末の異常を監視し、定期的なログ分析を実施していることが報告されています。

同ガイドラインでは、ログは少なくとも90日間の保存が推奨され、セキュリティインシデント調査では3年以上保管することが望ましいと規定されています。

経済産業省『クラウドセキュリティガイドライン 活用ガイドブック』では、クラウド環境下でもネットワークフローやアクセスログをクラウドネイティブなログサービスに転送し、高可用性を確保する手法が推奨されています。

また、『サイバーセキュリティ経営ガイドライン Ver3.0』では、ログ管理体制を経営層の定期レビュー対象とし、毎月レポート提出を行うことが求められています。

ネットワーク障害からの早期復旧には、ログに基づく障害箇所特定と過去事例比較が不可欠であり、SIEMを活用した自動アラート設計が有効です。

_ログ収集対象一覧_| ログ種別 | 収集ポイント | 用途 |

|---|---|---|

| Syslog | サーバOS | システムイベント追跡 |

| SNMPトラップ | ネットワーク機器 | 障害通知 |

| NetFlow | ルータ/スイッチ | トラフィック分析 |

| アクセスログ | ファイアウォール | 不正通信検知 |

ログ保持設計の二重化、時刻同期、収集対象の網羅性を示し、迅速な障害特定体制の必要性を共有してください。

ログ保存状況やアラートフローを可視化した図を手元に用意し、障害時の責任範囲を明確に説明できるようにしてください。

システム設計と運用ガイドライン

導入

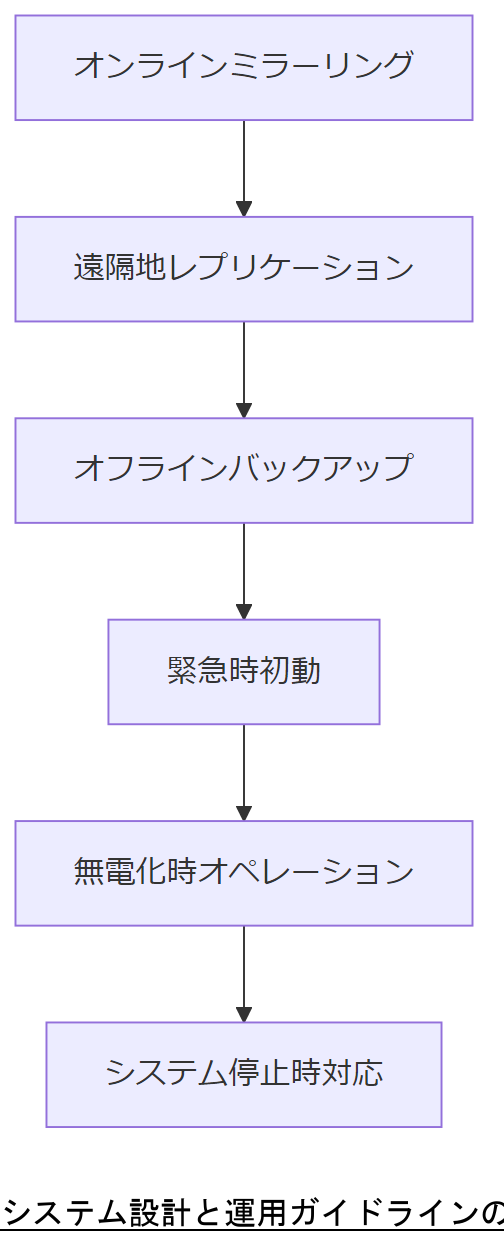

本章では、事業継続計画(BCP)と一体化したシステム設計の要点として、データ三重化の基本構成、緊急時・無電化時・システム停止時の三段階オペレーション、およびユーザー数10万人以上の場合の計画細分化について解説します。

データ三重化の基本

システム基盤の高可用性を確保するため、データは「オンライン二重化+定期オフラインバックアップ」の三重化が推奨されています [出典:IPA『情報システム基盤の復旧に関する対策の調査 報告書』2012年] 。

具体的には、①リアルタイムミラーリング(RAIDおよびクラスタ技術)、②遠隔地への同期レプリケーション、③テープまたはオブジェクトストレージへの夜間オフラインバックアップを組み合わせて運用します [出典:IPA『情報システム基盤の復旧に関する対策の調査 報告書』2012年] 。

中小企業向け「事業継続力強化計画」認定制度でも、データ二重化に加え「バックアップ媒体の物理的分散保管」が評価項目として明記されています [出典:中小企業庁『事業継続力強化計画』2024年] 。

三段階オペレーション設計

内閣府ガイドラインでは、BCP運用を「緊急時(障害発生直後)→無電化時(電源喪失時)→システム停止時(全面停止時)」の三段階に区分し、各ステージでの責任者・手順・目標復旧時間(RTO)を定義することが求められています [出典:防災情報のページ『事業継続管理(BCM)に関する利用ガイド』2006年] 。

緊急時には「障害箇所の切り分けと初動対応」を最優先とし、24時間以内の部分復旧を目標とします [出典:防災情報のページ『ITサービス継続ガイドライン』2019年] 。

無電化時には「UPS→発電機→分散給電」の順で負荷を維持し、各機器の起動検証を15分以内に完了させる手順を定めます [出典:経済産業省『重要インフラの事業継続計画ガイドライン』2018年] 。

システム停止時には「代替サービス切替→完全復旧→事後レビュー」をフェーズ分けし、事後レビューでは障害根本原因とマニュアル改善策をまとめます [出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定ガイドライン(令和5年度版)』2024年] 。

大規模ユーザー数の場合の細分化

【想定】ユーザー数10万人以上の大規模システムでは、通常の三段階設計に加え、ユーザーセグメント別の優先復旧順位やフェイルオーバー拠点を地域別に複数設定することが望ましいです。

三重化の構成要素と三段階オペレーションの区分を示し、大規模運用時に必要となる追加設計ポイントを経営層へ説明してください。

運用手順書に三重化構成図と三段階ステージ図を掲載し、見落としやすい役割分担と切替手順を自分の言葉で再確認してください。

法令・政府方針・コンプライアンス遵守

日本:個人情報保護法改正

令和2年6月12日に公布された改正個人情報保護法では、漏えい等報告・本人通知の義務化、外国にある第三者への提供規制、保有個人データの開示方法拡充などが主な改正ポイントとして定められています [出典:個人情報保護委員会『令和2年改正個人情報保護法 特集』]。

データ漏えいが発生し、個人の権利利益が害されるおそれがある場合、委員会への速報と確報報告が30日以内(意図的な不正アクセスは60日以内)に義務付けられ、法人に対する罰則も最高1億円まで引き上げられました [出典:個人情報保護委員会『令和2年改正個人情報保護法について(概要)』]。

改正法では「仮名加工情報」の創設や利用停止請求権の拡大も導入され、企業は内部分析の柔軟化とともに、本人の権利保護を強化する義務が課されています [出典:個人情報保護委員会『令和2年改正個人情報保護法 政令・規則の概要』]。

アメリカ:連邦継続指令(FEMA)

Continuity Planning Frameworkを定めたFederal Continuity Directive 1では、重要機能の特定、リスク評価、継続計画策定、訓練・演習、計画の維持・更新というサイクルを実践することが求められています [出典:FEMA『Federal Continuity Directive: Continuity Planning Framework for the Federal Executive Branch』]。

FEMAのContinuity Guidance Circularでは、事業継続計画は単なる災害対応ではなく、組織全体の継続性確保を目的とした包括的プログラムであると定義されています [出典:FEMA『Continuity Guidance Circular』]。

ビジネス継続計画(BCP)作成にあたっては、役割・責任の明確化、優先機能の特定、代替施設の確保、復旧手順策定が必須とされています [出典:FEMA『Continuity Resource Toolkit』]。

EU:NIS2指令

Directive (EU) 2022/2555(NIS2指令)では、サイバーセキュリティリスク管理、インシデント報告義務、サプライチェーンの強靭性確保が加盟国企業に課され、罰則規定も導入されています [出典:欧州連合『Directive (EU) 2022/2555 on measures for a high common level of cybersecurity (NIS2)』]。

NIS2指令は、エネルギー、輸送、金融、ヘルスケアなど重要インフラ事業者に適用範囲を広げ、サイバー攻撃からの迅速な復旧能力と透明性を要求しています [出典:欧州連合『Directive (EU) 2022/2555 Consolidated Text』]。

各加盟国は2024年までに国内法に組み込み、企業は重大インシデントを24時間以内に報告し、再発防止策の実施状況を定期的に評価・報告する必要があります [出典:欧州連合『Directive (EU) 2022/2555』]。

各法令の改正ポイントと企業に課される報告義務・罰則を整理し、国内外でのコンプライアンス要件を比較した上で、迅速な対応体制構築の必要性を説明してください。

法令遵守の証跡管理フロー(報告・通知・是正措置)をチェックリスト化し、自社運用手順と照合して抜け漏れを防いでください。

該当資格・人材育成・募集計画

導入

サイバーセキュリティ人材の不足に対応するため、国家資格取得支援と企業内育成プログラムの整備が急務です。経済産業省の検討会最終取りまとめでは、登録セキスペ(情報処理安全確保支援士)の活用促進を柱とし、2030年までに登録人数を5万人に引き上げる目標を掲げています。

資格体系

情報処理技術者試験は、経済産業省所管の国家試験であり、ITパスポートから高度情報処理技術者試験まで9区分の試験が設定されています。各区分は、基礎知識から専門的スキルまで幅広いレベルを認定し、企業はこの合格者を人材要件とすることが可能です。

人材育成計画

経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』では、中小企業等が自社状況に応じた個別支援を受けられる登録セキスペアクティブリストや、段階的育成ガイドの活用を提言しています。

さらに、中小企業・小規模事業者人材活用ガイドラインでは、「中核人材育成」「業務人材確保」「補助的業務人材活用」の3つの戦略的窓を示し、経営戦略と連動した育成施策の策定が求められています。

経済産業省の手引き『サイバーセキュリティ体制構築・人材確保の手引き』では、キャリアパス設計、OJT・OFF-JT研修、外部研修機関との連携など、実践的な研修プログラム構築手順を詳細に示しています。

採用・募集戦略

採用段階では、地域のよろず支援拠点等が提供するマッチング支援や、登録セキスペを保有する外部専門人材との業務委託契約など多様な手法を組み合わせることが効果的です。ガイドラインに示された支援策を活用し、早期に必要スキルを確保してください。

登録セキスペの活用目標値、試験区分ごとの役割、および育成・採用支援施策を整理し、経営層に具体的なロードマップとして示してください。

育成プログラムと採用支援の連携ポイント(スケジュール、予算配分、外部支援機関の活用)を自社計画書に落とし込み、抜け漏れをチェックしてください。

[出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』2025年] [出典:IPA『試験区分一覧』2023年] [出典:中小企業庁『中小企業・小規模事業者人材活用ガイドライン』2023年] [出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2024年]

[出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』2025年] [出典:IPA『試験区分一覧』2023年] [出典:中小企業庁『中小企業・小規模事業者人材活用ガイドライン』2023年] [出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2024年] 関係者整理と注意点

導入

サーバ障害対応では、複数部門・役職が連携して迅速な意思決定と実行を行う必要があります。ガイドラインでは、関係者ごとに役割と連絡ルートを明確化し、情報伝達の遅延や認識齟齬を防ぐことが求められています。

主要関係者と注意点

| 関係者 | 主な役割 | 注意点 |

|---|---|---|

| 技術担当者 | 初動対応・ログ解析・復旧作業 | 手順逸脱による証跡欠落を防止 |

| 情報システム部門 | 環境構築・ネットワーク管理 | 設定変更時の影響範囲確認 |

| CSIRT | インシデント統制・根本原因分析 | 対応記録のフォーマット統一を徹底 |

| 経営層 | 予算承認・方針決定 | 技術用語を平易に説明し理解促進 |

| 監査部門 | 手順遵守監視・報告 | 証跡保全と定期レビューを行う |

| 総務・法務 | 契約・法令対応 | 報告期限と法令要件を厳守 |

| 外部専門家 (情報工学研究所) | 高度解析支援・エスカレーション | アクセス範囲とNDA遵守を確認 |

経済産業省の「セキュリティ対応組織(SOC/CSIRT)教科書」では、CSIRTによるインシデント統制の職掌分離と経営層への定期報告を必須と規定しています。

また、JPCERTコーディネーションセンターのCSIRTガイドでは、平常時と有事時で報告経路を明確に切り替え、混乱を防止することが推奨されています。

各部門の役割と連絡フローを一覧化し、責任領域の重複や盲点がないかを確認してください。

自部門の連絡網とシナリオ想定(平常時/障害時)を対比し、情報伝達の遅延リスクがないか定期的に検証してください。

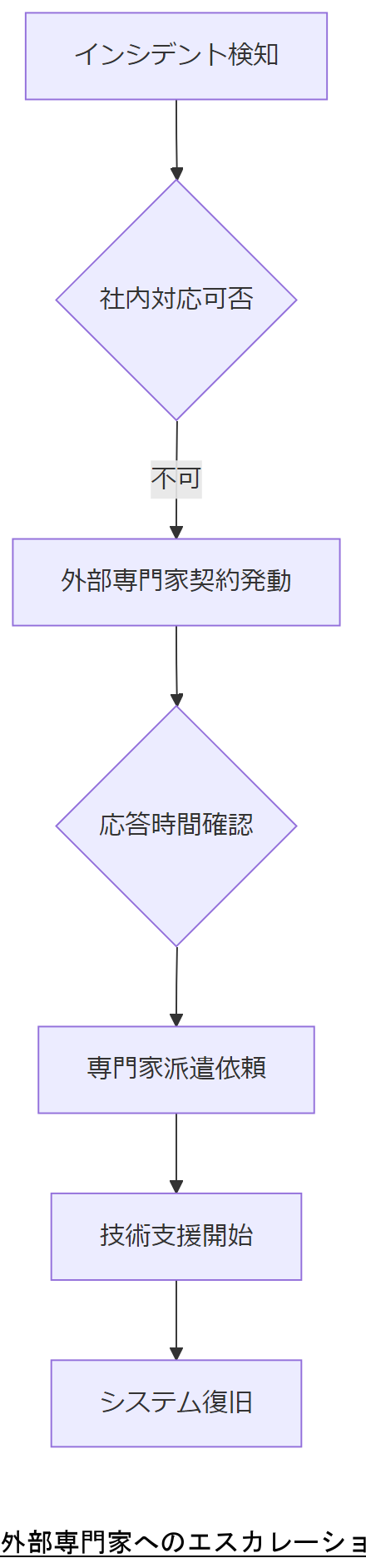

外部専門家へのエスカレーション

導入

サイバーセキュリティインシデントやシステム障害対応においては、社内リソースのみで対処困難な高度事案を想定し、外部専門家への迅速なエスカレーション体制を整備することが不可欠です。エスカレーションの遅延が被害拡大や復旧遅延につながるため、手順と連絡先をあらかじめ明確化しておく必要があります。

詳細解説

IPAのインシデント対応ガイドでは、外部の専門家(例えば契約業者)を適宜チームに参加させることを推奨し、エスカレーションプロセスでは応答待機時間や再連絡手順を明示するよう規定しています。

内閣サイバーセキュリティセンター(NISC)のガイドラインには、外部専門家等による必要な支援を迅速に得られる契約体制の構築が望ましいと記されており、事前契約やSLA(サービス水準合意)で応答時間を定めることが求められています。

経済産業省のガイドラインでは、事業継続力強化計画の一環として、専門家派遣制度の活用を推奨し、中小企業基盤整備機構などを通じた無償支援や専門家派遣の利用方法を明示しています。

また、METIの「サイバーセキュリティ経営ガイドライン」では、CSIRT体制構築時および構築初期段階で外部セキュリティ専門家によるスキル移転や運用支援を行い、組織内運用能力の底上げを図ることが重要とされています。

外部専門家の契約形態、応答時間目標、エスカレーション手順を一覧化し、対応表を共有してください。

エスカレーション時の連絡先リストとSLAを常時携行し、定期的に動作確認を行うことで、実際の障害時に遅延なく支援を受けられる体制を維持してください。

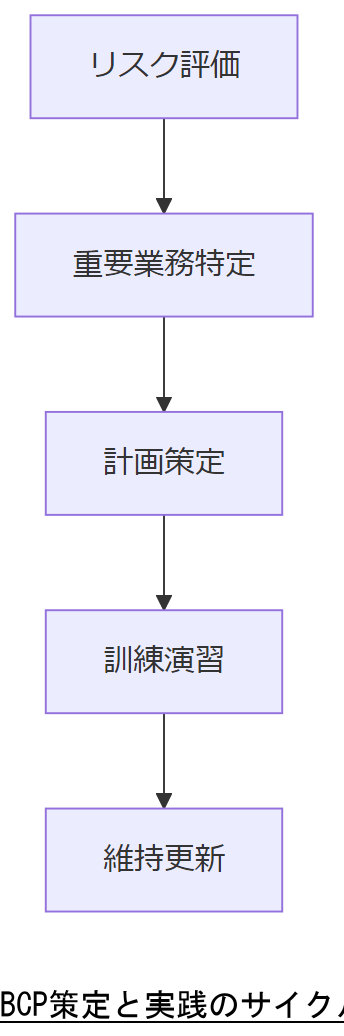

BCP策定と実践

導入

事業継続計画(BCP)は、リスク評価→重要業務特定→計画策定→訓練・演習→維持・更新のPDCAサイクルにより、組織の回復力を継続的に強化するための管理手法です [出典:中小企業BCP策定運用指針]。

詳細解説

まず、リスク評価ではハザードマップや内部ヒヤリハット分析を用いて想定被害額や発生確率を算出します [出典:事業継続力強化計画認定制度の概要]。

次に、重要業務の特定では、中核業務と支援業務を区分し、目標復旧時間(RTO)や目標復旧レベル(RPO)を定義します [出典:政府機関等における情報システム運用継続計画ガイドライン]。

計画策定段階では、具体的な対応手順書・連絡網・代替設備手配を盛り込み、定量的な行動基準を盛り込むことが求められます [出典:すそ野の広いBCP普及のためのノウハウ集]。

訓練・演習では、机上演習、機能演習、合同演習など複数シナリオを年1回以上実施し、想定外事態への対応力を検証します [出典:鳥取県BCP訓練・演習体験セミナー]。

最後に、維持・更新フェーズでは、訓練の教訓を手順書に反映し、年次または事業環境変化時に見直しを行うことが義務付けられています [出典:中小企業BCP策定運用指針 第2版]。

PDCAサイクルの各ステップごとに必要なドキュメントと責任者を整理し、定期見直しの体制を組織横断で共有してください。

自部署のPDCAフローを図示し、過去演習の結果と比較しながら不足項目を検証しておくことで、抜け漏れのないBCP運用が可能になります。

まとめとご相談案内

本記事では、サーバ障害の全体像から各種復旧事例、システム設計・運用ガイドライン、法令・コンプライアンス遵守、BCP策定まで、組織の回復力を高め、事業継続を最短化するための要点を網羅的に解説しました。事業継続計画が単なる文書ではなく、実践可能な運用体制として定着することで、実際の障害発生時にも手順通りに対応できる組織を構築できます。

特に、政府・省庁が推奨する「データ三重化」「三段階オペレーション」「定期訓練・演習」のサイクルを確実に回すことが、企業の回復力を飛躍的に高める鍵です。

情報工学研究所(弊社)は、これらの公的ガイドラインに完全準拠した設計・運用・復旧支援を一貫してご提供し、他では困難とされる事例の復旧実績も多数有しています。外部専門家としての契約体制とSLAに基づく迅速対応で、お客様の安心・安全を強力にバックアップいたします。

ご相談・エスカレーションは、弊社お問い合わせフォームから承っております。お急ぎの場合も、全国の支援機関と連携したスピーディな対応が可能です。中小企業BCP策定運用指針に基づくご相談は、下記お問い合わせ先までご連絡ください。

はじめに

サーバ機器復旧の重要性とその背景 サーバ機器の復旧は、企業にとって非常に重要な課題です。デジタル化が進む現代において、企業の運営はサーバに依存しているため、データの損失やシステムのダウンは重大な影響を及ぼします。例えば、顧客情報や取引データの消失は、信頼性の低下や経済的損失に直結します。このような事態を未然に防ぐためには、適切なバックアップ体制と迅速な復旧手段が不可欠です。 サーバ機器の障害は、ハードウェアの故障やソフトウェアの不具合、さらには外部からの攻撃によって引き起こされることがあります。特に、サイバー攻撃のリスクが高まる中、データの安全性を確保することは企業の責任です。この背景から、データ復旧業者の存在がますます重要になっています。彼らは専門的な知識と技術を用いて、迅速かつ確実にデータを復旧し、企業の運営を支援します。 本記事では、具体的な復旧事例を紹介し、どのようにしてサーバ機器の障害に対処するかを解説します。これにより、読者の皆様が自社のデータ保全対策を見直すきっかけとなれば幸いです。データ復旧の重要性を再認識し、信頼できるパートナーを見つける手助けとなることを目指します。

復旧事例1: ハードウェア故障からの復旧

ハードウェア故障は、サーバ機器におけるデータ損失の主要な原因の一つです。ある企業では、サーバのハードディスクが突然故障し、重要な顧客データがアクセスできなくなるという事態が発生しました。この企業は、データ復旧業者に依頼する前に、社内での復旧を試みましたが、専門知識が不足していたため、状況は悪化する一方でした。 データ復旧業者が介入した際、まずは故障したハードディスクの状態を詳細に診断しました。診断の結果、ディスクの一部が物理的に損傷していることが判明しました。このような場合、一般的なソフトウェアによる復旧は不可能であり、専門的な機器と技術が必要となります。業者は、専用のクリーンルームでハードディスクを分解し、損傷した部品を修理または交換する手法を用いました。 最終的に、業者は無事にデータを復旧することに成功し、企業は重要な顧客情報を取り戻すことができました。この事例から学べることは、ハードウェアの故障に備えて、信頼できるデータ復旧業者との連携を事前に構築しておくことの重要性です。企業は、万が一の事態に備えるために、定期的なバックアップとともに、迅速に対応できるパートナーを持つことが不可欠です。

復旧事例2: ソフトウェアエラーの解決策

ソフトウェアエラーによるデータ損失は、サーバ機器においても頻繁に発生する問題です。ある企業では、システムのアップデート後にデータベースが破損し、重要な業務データにアクセスできなくなるというトラブルが発生しました。この状況は、業務の継続に深刻な影響を及ぼす可能性がありました。 データ復旧業者が介入した際、まずはソフトウェアのエラーログを分析し、問題の根本原因を特定しました。調査の結果、アップデート中にデータベースの一部が不正に書き換えられたことが判明しました。このような場合、データ復旧の手法としては、損傷したデータベースのバックアップを使用することが一般的です。 業者は、最新のバックアップからデータを復元し、必要に応じてデータベースの修復作業を行いました。復旧作業が完了した後、業務データは無事に復元され、企業は通常通りの運営を再開することができました。この事例から得られる教訓は、ソフトウェアのアップデートや変更を行う際には、必ず最新のバックアップを取得しておくことの重要性です。また、万が一の事態に備えて、信頼できるデータ復旧業者との連携を強化することも、企業のリスク管理において欠かせない要素です。

復旧事例3: データ損失からの回復プロセス

データ損失は、サーバ機器の運用において避けられないリスクの一つです。ある企業では、外部からのサイバー攻撃により、サーバ内の重要なデータが暗号化され、業務が完全に停止する事態が発生しました。このような攻撃は、ランサムウェアと呼ばれる悪意のあるソフトウェアによって引き起こされることが一般的で、企業にとっては非常に厄介な問題です。 データ復旧業者が介入した際、まずは攻撃の影響を受けたサーバの状態を詳細に調査しました。サイバー攻撃によって暗号化されたデータは、通常の手段では復元が難しく、専門的な技術と知識が求められます。業者は、攻撃の痕跡を分析し、バックアップデータが存在するかどうかを確認しました。幸いにも、企業は定期的にバックアップを行っており、最新のデータが安全に保存されていました。 業者は、バックアップデータを基に、サーバの復旧作業を開始しました。まず、感染したシステムを隔離し、次にバックアップからデータを復元しました。その後、復元したデータが正常に機能することを確認し、セキュリティ対策を強化するための提案も行いました。このプロセスを通じて、企業は迅速に業務を再開することができ、同時にサイバー攻撃に対する防御策を見直す良い機会となりました。 この事例から得られる重要な教訓は、サイバー攻撃に備えて、定期的なデータのバックアップとセキュリティ対策の強化が不可欠であるということです。また、信頼できるデータ復旧業者との連携を持つことで、万が一の事態にも迅速に対応できる体制を整えることが重要です。

復旧事例4: ネットワーク障害の対処法

ネットワーク障害は、サーバ機器の運用においても深刻な問題を引き起こすことがあります。ある企業では、ネットワークの設定ミスにより、社内のサーバにアクセスできなくなるというトラブルが発生しました。この状況は、業務の効率を著しく低下させ、顧客へのサービス提供にも影響を及ぼしました。 データ復旧業者が介入した際、まずはネットワーク環境の詳細な調査を行いました。調査の結果、ファイアウォールの設定が誤って行われており、特定のポートがブロックされていたことが判明しました。このような場合、専門的な知識が必要となりますが、業者は迅速に問題を特定し、適切な設定を行うことで、サーバへのアクセスを復旧しました。 復旧作業が完了した後、業者は再発防止策として、ネットワーク設定の見直しと監視体制の強化を提案しました。これにより、企業は今後のネットワーク障害に対するリスクを軽減することができました。この事例から学べることは、ネットワーク環境の設定や管理がいかに重要であるかということです。また、専門的な知識を持つデータ復旧業者との連携を持つことで、万が一の障害発生時にも迅速に対応できる体制を整えることが可能です。

復旧事例5: 災害復旧計画の実践例

災害復旧計画の実践例として、ある企業が自然災害によってサーバ機器が物理的に損傷を受けたケースを紹介します。この企業は、台風による浸水被害を受け、サーバルームが水没してしまいました。このような事態に備えて、事前に策定していた災害復旧計画が重要な役割を果たしました。 データ復旧業者が介入した際、まずは被害状況の評価を行いました。水没したサーバは、電源が入らない状態で、内部のデータが危険にさらされていました。業者は、被害を最小限に抑えるために、迅速にサーバを移動させ、乾燥作業を開始しました。このプロセスは、データの損失を防ぐために非常に重要です。 その後、業者はデータ復旧のための専門的な機器を使用し、損傷した部品を交換したり、データを抽出したりしました。幸いにも、企業は定期的にバックアップを行っており、最新のデータが安全に保存されていたため、復旧作業はスムーズに進みました。復旧作業が完了した後、企業は業務を再開し、顧客へのサービス提供を継続することができました。 この事例から得られる教訓は、災害復旧計画の重要性です。事前に計画を策定し、定期的に見直すことで、企業は予期しない事態に迅速に対応できる体制を整えることができます。また、信頼できるデータ復旧業者との連携を持つことが、万が一の事態において不可欠であることを再確認させられます。

復旧事例から学ぶ重要な教訓

サーバ機器の復旧事例を通じて、いくつかの重要な教訓が浮かび上がりました。まず、ハードウェアやソフトウェアの障害、サイバー攻撃、ネットワークの設定ミス、自然災害など、さまざまな要因がデータ損失を引き起こす可能性があることを認識する必要があります。これらのリスクに備えるためには、定期的なバックアップとともに、信頼できるデータ復旧業者との関係を築くことが不可欠です。 さらに、復旧作業においては、専門知識と技術が求められるため、社内での対応に限界があることも理解しておくべきです。事前に適切な対策を講じておくことで、万が一の事態に迅速に対応できる体制を整えることが可能です。また、災害復旧計画を策定し、定期的に見直すことで、企業は予期しない事態にも柔軟に対応できるようになります。 このように、データ復旧は単なる技術的な問題ではなく、企業の信頼性や業務継続性に直結する重要な課題です。信頼できるパートナーとの連携を強化し、しっかりとした備えを行うことで、企業は安心してデジタル環境を活用できるでしょう。

サーバ復旧サービスのご相談はこちら

データ損失やサーバ障害に直面した際、迅速かつ確実な対応が求められます。当社は、企業のデータ復旧を専門とする信頼できるパートナーとして、さまざまな障害に対応する技術と経験を持っています。ハードウェアの故障からソフトウェアエラー、さらにはサイバー攻撃や自然災害に至るまで、幅広い事例に対応してきた実績があります。 もし、サーバ機器の復旧に関するご相談やお困りのことがございましたら、ぜひお気軽にお問い合わせください。専門のスタッフが、具体的な状況に応じた最適な解決策をご提案いたします。データの安全性を確保し、業務の継続性を支えるために、私たちにお手伝いさせてください。信頼できるデータ復旧業者として、あなたのビジネスを支える存在になれることを心より願っております。

復旧作業における注意事項と対策

復旧作業における注意事項と対策は、企業がデータ損失に直面した際に非常に重要です。まず第一に、自己流の復旧を試みることは避けるべきです。専門知識がないままにデータ復旧を行うと、状況が悪化し、データの完全な損失を招く恐れがあります。特にハードウェアの故障やサイバー攻撃のケースでは、専門業者による適切な対応が不可欠です。 次に、復旧に向けたアプローチを明確にすることが重要です。復旧業者とのコミュニケーションを密にし、状況を正確に伝えることで、より効果的な作業が進められます。また、業者が行う診断や作業内容について理解を深めることで、復旧プロセスへの信頼感を高めることができます。 さらに、復旧作業にかかる時間やコストについても事前に確認しておくことが重要です。予算を考慮しながら、最適な復旧プランを選定することで、無駄な出費を避けることができます。また、復旧後のデータ保護対策も忘れずに実施しましょう。定期的なバックアップやセキュリティ対策を強化することで、次回のリスクを軽減することが可能です。 このように、復旧作業における注意点を把握し、適切な対策を講じることで、企業はデータ損失の影響を最小限に抑えることができます。信頼できるデータ復旧業者との連携を深め、万全の備えを整えることが、今後のビジネスの安定に繋がるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。