・システム選定の基準を明確化し、医療機関に最適なIT投資判断を行えるようにする

・最新法令・政府方針に対応し、BCPおよびセキュリティ要件を満たすためのロードマップを示す

・緊急時・無電化時・サイバー攻撃時の運用フローとフォレンジック要件を具体的に解説する

医療業界におけるITソリューション選定の全体像

医療機関を取り巻く環境は、少子高齢化の進行とともに急激に変化しています。令和5年の高齢化率は約29.0%となり、医療ニーズが著しく増大しています[出典:内閣府『令和5年版高齢社会白書』令和5年]。また、地域医療構想では、2025年に向けた病床機能分化や在宅医療連携が強化されており[出典:厚生労働省『新たな地域医療構想に関するとりまとめ』令和5年]、医療提供体制の再構築が急務です。

こうした状況下で、医療機関はDX(デジタルトランスフォーメーション)推進の一環として、電子カルテや遠隔診療システムの導入が求められています[出典:厚生労働省『医療と介護の一体的な改革』令和5年]。しかしシステム選定には、可用性・拡張性・セキュリティ・運用コストなど、多岐にわたる判断軸が存在するため、どのソリューションを選べばよいか迷う技術担当者も少なくありません。

本章では、医療機関が2025年に向けてITソリューションを選定する際の全体像を示します。クラウド型、オンプレミス型、ハイブリッド型の特徴を比較し、経営層への説明資料として活用できるポイントを整理します。

選定判断軸整理

ITソリューション選定の際には以下の判断軸を押さえる必要があります。

- 可用性:システム停止時の影響範囲とフェイルオーバー機能の有無を確認する。

[出典:厚生労働省『令和5(2023)年医療施設調査』令和5年] - セキュリティ:電子カルテをはじめとする医療データを保護するため、暗号化やアクセス制御、多要素認証(MFA)の導入状況を評価する。

[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年] - 法令順守:個人情報保護法や医療情報ガイドラインに準拠しているか、認証制度(ISO/IEC 27001など)の取得状況を確認する。

[出典:個人情報保護委員会『個人情報保護法ガイドライン(通則編)』令和5年] - 運用コスト:初期導入費用に加え、ランニングコスト(ライセンス料、保守費用、クラウド利用料など)を見積もり、2年先までの予算計画を立てる。

[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年] - 拡張性・連携性:将来的な機能追加や他システムとの連携(医療機器連携、受付システム、検査システムなど)の可否を確認する。

[出典:厚生労働省『令和5(2023)年医療施設調査』令和5年]

クラウド型 vs オンプレミス型 vs ハイブリッド型

各構成のメリット・デメリットを以下に整理します。

| 構成 | メリット | デメリット |

|---|---|---|

| クラウド型 | ・初期投資を抑えやすい ・地理的冗長化が容易 ・スケーラビリティが高い | ・ランニング費用が継続的に発生 ・国内リージョン選択が重要 ・ネットワーク品質に依存 |

| オンプレミス型 | ・自社運用によるカスタマイズ性 ・ネットワーク障害の影響を限定可能 ・法的要件を自前で管理しやすい | ・初期コストが高額 ・災害対策(DRサイト)構築コストが高い ・拡張時に設備増強が必要 |

| ハイブリッド型 | ・クラウドとオンプレミスの良いとこ取り ・特定データはオンプレ、その他はクラウドで運用可能 ・導入時のリスク分散が可能 | ・運用が複雑化しやすい ・両方の環境に対して管理が必要 ・ネットワーク連携設計が困難になる場合あり |

経営層への説明ポイント

技術担当者は、経営層に対して以下の点を簡潔に説明できるよう準備してください。

- 医療機関の現状と課題:少子高齢化や地域医療構想など外部環境の変化を示し、IT投資の必要性を訴求する。

[出典:厚生労働省『新たな地域医療構想に関するとりまとめ』令和5年] - 選定基準の妥当性:セキュリティ要件や今後の法令改正対応コストを含めた評価軸を示し、費用対効果を定量的に示す。

[出典:個人情報保護委員会『個人情報保護法ガイドライン(通則編)』令和5年] - リスクと対策:災害時の事業継続リスク、サイバー攻撃リスクを示し、BCP設計やフォレンジック対応体制の必要性を説明する。

[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

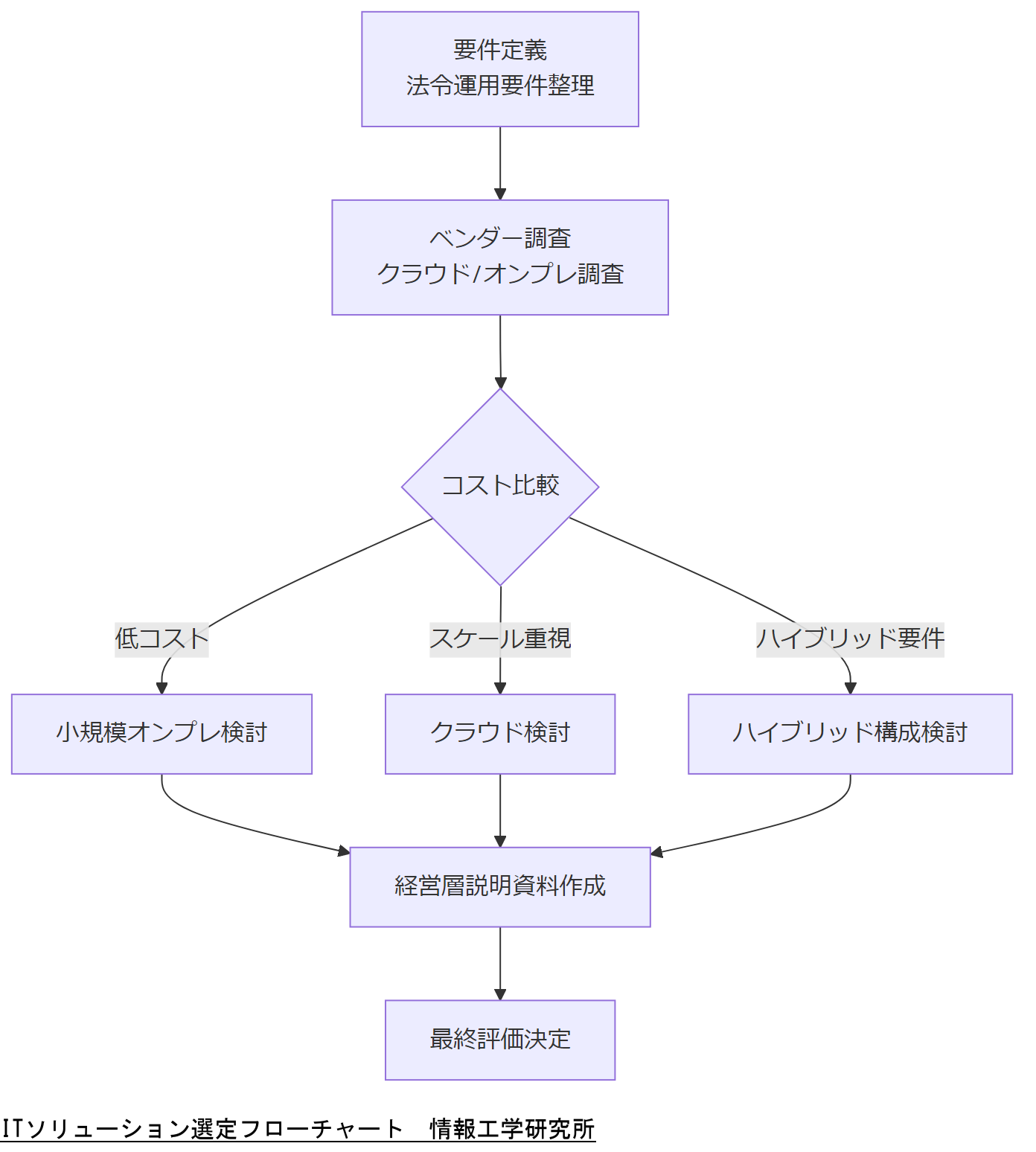

以上を踏まえ、システム選定プロセスを以下のMermaid図で示します。

本章の内容をもとに、経営層へシステム選定の判断軸やリスク・対策を共有し、社内コンセンサスを得てください。特にコスト比較やセキュリティ要件の優先順位について、誤解のないよう説明を行うことが重要です。

技術担当者は、要件定義から最終評価までのプロセスを理解し、各フェーズでのポイントを押さえて進めることが必要です。特に法令順守とセキュリティ要件の優先順位を間違えないよう注意してください。

法令・政府方針の影響とコンプライアンス要件

個人情報保護法は、デジタル社会の進展に伴い定期的に見直されます。令和3年の改正法では、令和5年4月1日から地方公共団体等の対象範囲を拡大した施行が行われました[出典:個人情報保護委員会『令和3年改正法について』令和3年]。

同改正では、個人データの第三者提供に関する経過措置や匿名加工情報の活用などが見直され、医療機関においても診療情報の利活用と保護の両立が求められています[出典:個人情報保護委員会『個人情報保護法のいわゆる3年ごと見直しについて』令和5年]。

厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版」では、電子カルテや診療データを取り扱う際に求められる安全管理措置が詳細に示されており、データの暗号化、アクセス権限管理、多要素認証の導入が必須とされています[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]。

また、医療機関がクラウドサービスを利用する場合、総務省の「クラウドサービス利用ガイドライン」や「自治体向けクラウド利活用ガイドライン」に準じ、データの保管場所や外部委託管理の要件を満たす必要があります[出典:総務省『クラウドサービス利用ガイドライン』令和3年]。

海外規制では、米国のHIPAA(Health Insurance Portability and Accountability Act)は、電子的保護医療情報(ePHI)の保護基準を定めており、医療機関や関連事業者はプライバシールールおよびセキュリティルールを遵守しなければなりません[出典:U.S. Department of Health & Human Services『HIPAA for Professionals』令和4年]。

欧州連合(EU)では、GDPR(General Data Protection Regulation)が医療データの厳格な取り扱いを規定しており、個人の同意取得やデータ移転制限などが要件に含まれています[出典:European Commission『GDPR overview』令和3年]。

これらの法令・ガイドラインは、2025年までに更なる改正が検討されており、遠隔医療の普及に伴い医療データ利活用強化の方向性が示されています。そのため、2年先を見据えて準備を進める必要があります[出典:厚生労働省『医療と介護の一体的な改革』令和5年]。

日本国内の法令・政府方針

個人情報保護法(令和2年改正法)は3年ごとに見直しが義務付けられており、令和5年11月には委員会報告が行われました[出典:個人情報保護委員会『個人情報保護法のいわゆる3年ごと見直しについて』令和5年]。

医療情報システムの安全管理ガイドライン最新版では、組織的安全管理措置、人的安全管理措置、物理的安全管理措置および技術的安全管理措置が規定され、定期的なリスクアセスメントやインシデント対応手順の整備が求められています[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]。

米国のHIPAA要件

HIPAAプライバシールールは、対象となる事業者に対して電子的に保護された医療情報(ePHI)を適切に管理することを義務付け、個人のプライバシー権を保護しています[出典:U.S. Department of Health & Human Services『Summary of the HIPAA Privacy Rule』令和5年]。

セキュリティルールでは、行政的、物理的、技術的な対策を講じることで、ePHIの機密性、完全性、可用性を確保しなければならないとされています[出典:U.S. Department of Health & Human Services『Summary of the HIPAA Security Rule』令和5年]。

EUのGDPR要件

GDPRでは、医療データは「特定のカテゴリーの個人データ」に該当し、より厳格な同意要件やデータ最小化原則が適用されます[出典:European Commission『GDPR overview』令和3年]。

また、第三国へのデータ移転には適合性決定または標準契約条項の適用が必要であり、医療機関はこれらの要件を満たすことを証明する義務があります[出典:European Commission『GDPR overview』令和3年]。

今後2年の法律・社会情勢の変化と対応

今後、遠隔医療の法的枠組みが見直される可能性が高く、医療データの利活用強化に伴い、ガイドラインの追加改訂が予測されます[出典:厚生労働省『医療と介護の一体的な改革』令和5年]。

政府は医療DXを推進しており、医療AIの安全性評価指針やクラウド利活用のガイドラインの整備を進めています。これに伴い、運用コストや設備投資の見直しが必要となります[出典:首相官邸『デジタル臨牀研究コンソーシアム報告書』令和5年]。

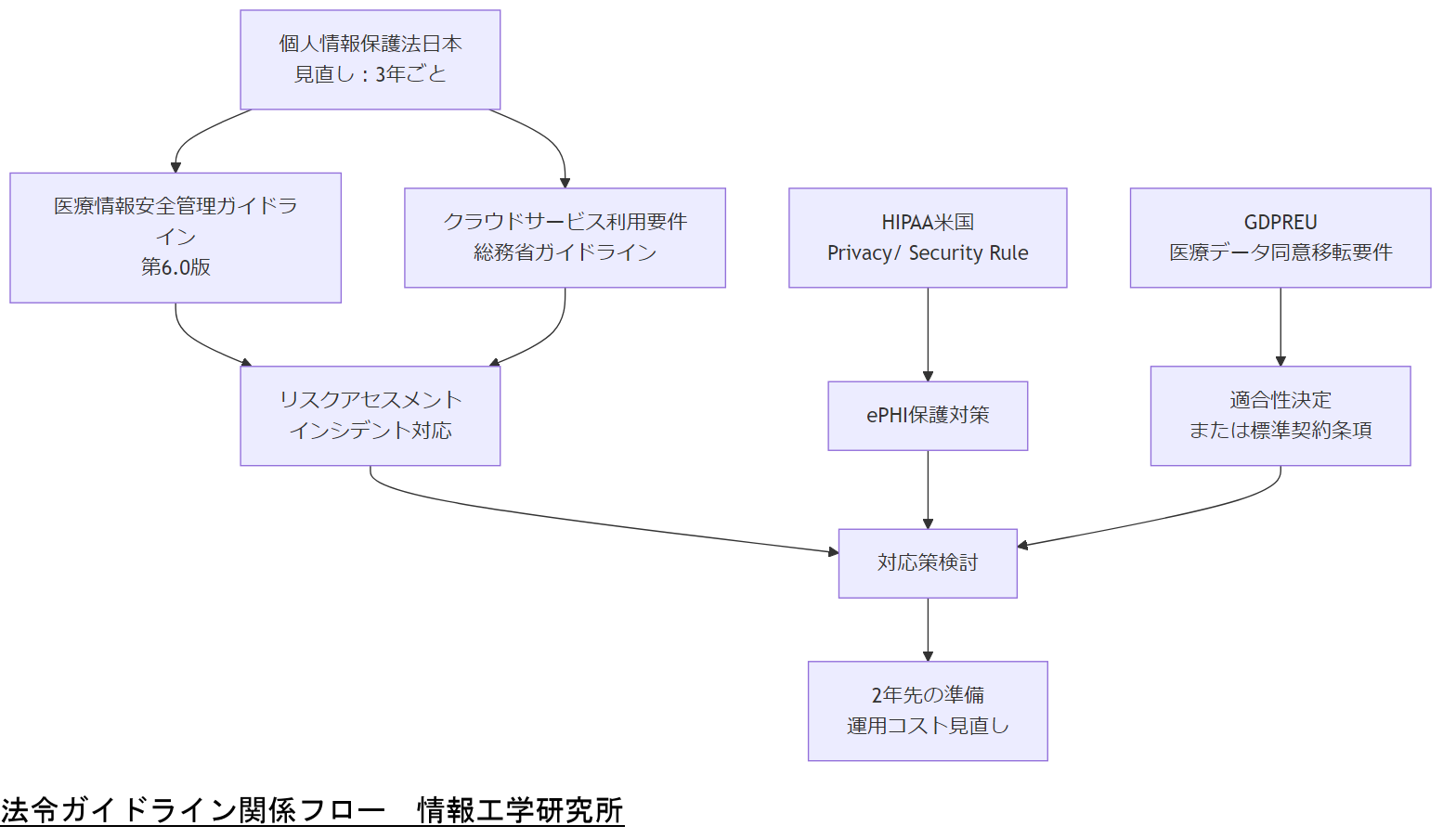

次に、国内外の法令・政府方針をまとめたフローチャートを示します。

本章では、国内外の主要な法令やガイドラインについて説明しました。経営層に対しては、法令改正のタイムラインや運用コストへの影響を明確に示し、準拠要件の理解を得るようご説明ください。

技術担当者は、各法令の施行時期や改正ポイントを正確に把握し、組織内での法令遵守体制を整備することが重要です。特に外国へのデータ移転要件など、誤解が生じやすい項目に注意してください。

運用コストの見積もりと中長期予測

医療情報システムの導入・運用には多岐にわたるコスト要素があります。初期導入費用、運用維持費用、法令順守に伴うコストなどを正確に見積もることで、2年先までの予算計画を策定できます。本章では、医療機関が把握すべき主要な運用コスト要素と、中長期的な社会情勢の変化を踏まえた予測方法をご紹介します。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

初期導入費用の内訳

システム構築から本格運用に至るまでの費用は、ハードウェア費用、ソフトウェアライセンス費用、設計・構築費用に分類できます。MID-NET(医療情報データベースネットワーク)構築事例では、システム構築に要する経費として、機器購入・設置費用や開発費用が報告されています。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

- ハードウェア費用:サーバー、ストレージ、ネットワーク機器の調達・設置費用。

[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF] - ソフトウェアライセンス費用:OS、データベース管理ソフトウェア、電子カルテパッケージ等のライセンス費用。

[出典:厚生労働省『MID-NET 運営検討会資料』平成30年 PDF] - 設計・構築費用:要件定義、システム設計、開発・テスト、導入支援費用。外部ベンダーへの発注費用も含む。

[出典:厚生労働省『オンライン資格確認等の普及に向けた取組状況について』平成31年 PDF]

ランニングコストの構成

運用開始後に継続的に発生するコストとして、以下の項目を見積もる必要があります。自治体クラウド移行事例では、従前運用と比較してランニングコストの増減要因が分析されています。[出典:内閣官房『令和5年度ガバメントクラウド先行事業における調査研究』令和5年 PDF]

- ハードウェア保守・運用費:サーバーやストレージの保守契約、故障時の交換費用。

[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF] - ソフトウェア保守・アップデート費用:電子カルテや医療画像管理ソフトのバージョンアップ、サポート契約。

[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF] - クラウド利用料:クラウド事業者への従量課金型費用。ストレージ容量やデータ転送量に応じた料金が発生。

[出典:総務省『令和5年度ガバメントクラウド先行事業 調査研究報告書』令和5年 PDF] - セキュリティ運用費:IDS/IPS導入・運用費用、ログ監視サービスの契約費、脆弱性診断費用。

[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年] - ライセンス更新費用:ミドルウェア、OS、データベースなどのライセンス更新費用。

[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF] - 電力・冷却費:サーバールームの電力消費と空調維持にかかる費用。規模によって大きく変動する。

[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

2年先までの費用増減要因と予測

社会情勢の変化や法令改正が運用コストに影響します。以下の要因を踏まえて、2年先までの予測を行います。

- 法令改正対応コスト:個人情報保護法や医療情報ガイドラインの改訂に伴うシステム改修・運用フロー変更費用。2023年改訂では匿名加工情報の要件が追加されました。[出典:個人情報保護委員会『個人情報保護法のいわゆる3年ごと見直しについて』令和5年]

- インフラ老朽化・更新費用:ハードウェアの耐用年数に応じた更新計画を策定する必要があります。サーバーは概ね5年サイクルで更新が必要とされています。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

- 遠隔医療・テレワーク推進:遠隔医療システム導入者が増加しており、そのライセンスや通信費用が増加傾向にあります。[出典:厚生労働省『医療と介護の一体的な改革』令和5年]

- 社会的インフラコストの変動:電力料金や人件費の上昇による運用コスト増加リスクがあります。[出典:経済産業省『令和5年度エネルギー需給見通し』令和5年]

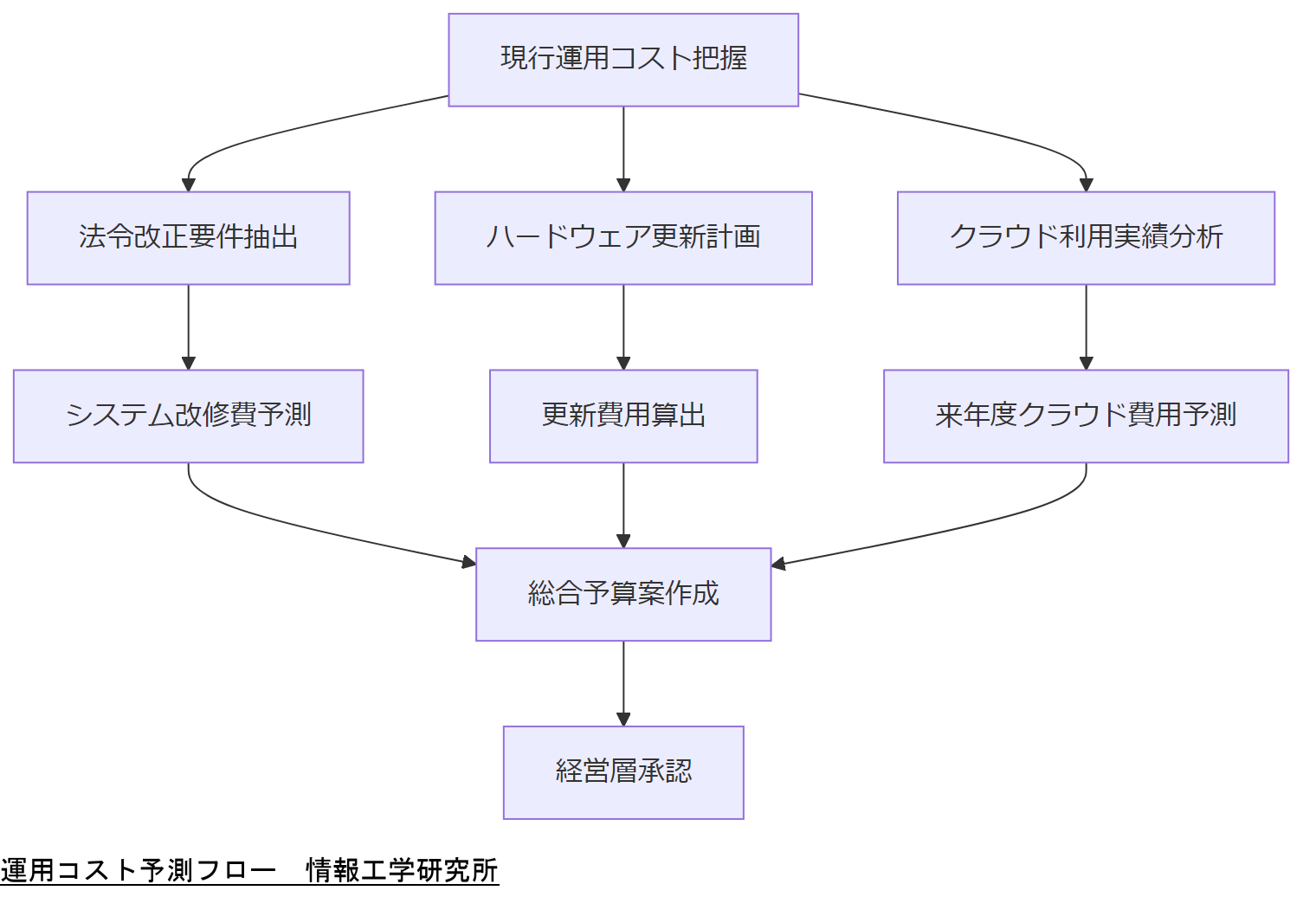

以上を踏まえ、運用コスト予測のフローを以下に示します。

本章では、初期導入費用からランニングコスト、2年先までの予測手法を示しました。経営層には、費用増減要因と予測手順を共有し、年間予算計画の承認を得るよう進めてください。

技術担当者は、法令改正や社会情勢の変化がコストに与える影響を継続的にウォッチし、予測モデルを更新してください。特に法改正対応コストは見落としやすいため、注視が必要です。

人材育成・募集・組織体制の構築

医療機関におけるシステム運用・セキュリティ・フォレンジック対応を支えるのは専門的な知識やスキルを有する人材です。特に医療情報技師や診療情報管理士などの資格保持者は、医療現場とIT技術をつなぐ橋渡し役として重要です。本章では、必要な資格・スキルの一覧、育成・採用プラン、組織体制のサンプルを提示し、外部協力ベンダー(情報工学研究所など)との連携ポイントを解説します。[出典:日本医療情報学会『医療情報技師認定制度概要』2023年、厚生労働省『医療のIT化を担う専門職』令和5年]

必要な資格一覧と役割

医療情報システム運用や情報セキュリティの専門家として求められる主な資格と、その役割を以下にまとめます。

| 資格名称 | 管轄・認定機関 | 主な役割 |

|---|---|---|

| 医療情報技師 | 日本医療情報学会 (厚生労働省監督) | 電子カルテ・医療情報システムの運用設計・開発支援、利活用推進 |

| 診療情報管理士 | 一般社団法人日本病院会 (厚生労働省所管) | 診療録の内容管理・情報分析、医療機関内の情報品質管理 |

| セキュリティアドミニストレータ | 経済産業省(登録試験機関) | 情報セキュリティマネジメント、リスクアセスメント実施 |

| 臨床検査技師 | 厚生労働省(国家試験) | 医療機器ログの理解、検査データ管理、フォレンジック支援 |

上記資格保持者は以下のように役割分担を行います。

- 医療情報技師:システム要件定義、運用設計、ベンダー折衝を行い、電子カルテや医療情報ネットワークの最適化を担います。[出典:日本医療情報学会『医療情報技師認定制度概要』2023年]

- 診療情報管理士:診療録から抽出される統計情報や臨床データの整備を行い、医療の質向上に寄与します。[出典:厚生労働省『診療情報管理士制度』令和4年]

- セキュリティアドミニストレータ:ID管理・アクセス制御、脆弱性診断、ログ監視の実施などセキュリティ体制を構築します。[出典:経済産業省『情報処理安全確保支援士制度』令和5年]

- 臨床検査技師:医療機器から生成される検査データログやモニタリング情報を収集し、異常検知やフォレンジックの初動対応をサポートします。[出典:厚生労働省『臨床検査技師国家試験施行要綱』令和5年]

既存スタッフのスキル評価と研修プラン

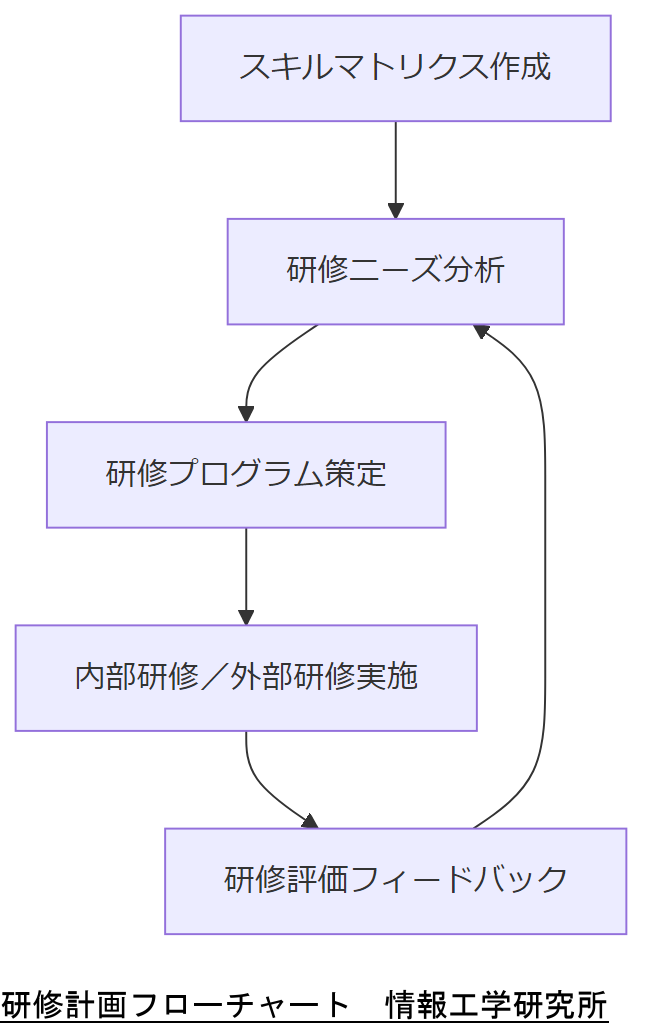

既存スタッフのスキルギャップを把握し、研修計画を策定することが重要です。以下のフローで実施します。

- スキルマトリクス作成:各メンバーの専門領域(電子カルテ運用、ネットワーク運用、セキュリティ管理など)を一覧化し、現在のスキルレベルを評価する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 研修ニーズ分析:スキルマトリクスを基に、不足しているスキル(例:クラウド運用、フォレンジック基礎など)を抽出し、研修テーマを設定する。[出典:日本医療情報学会『医療情報技師育成ガイド』2022年]

- 研修プログラム策定:内部研修(ハンズオン形式)および外部研修(日本医療情報学会主催講座や国の認定講習)を組み合わせ、年間研修計画を作成する。[出典:厚生労働省『医療従事者研修ガイドライン』令和4年]

- 研修実施と評価:研修後に評価テストや実務適用状況をレビューし、次年度の研修計画に反映する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和 5年]

以下に研修フローをMermaid図で示します。

新規採用基準と費用

新規採用では、以下の要件を参考にします。

| ポジション | 必要資格 | 経験要件 | 採用時期 |

|---|---|---|---|

| 医療情報技師 | 医療情報技師認定 | 医療ITプロジェクト経験3年以上 | 年度更新(4月採用) |

| セキュリティ運用担当 | セキュリティアドミニストレータ | ネットワーク/サーバ運用経験2年以上 | 随時(予算確定後) |

| フォレンジックアシスタント | 臨床検査技師免許 | 医療機器ログ解析経験1年以上【想定】 | 緊急対応チーム編成時 |

採用コストとしては、採用広告費用やエージェント手数料、面接工数などが発生します。詳細な金額は公表されていませんが、一般的に医療IT人材の採用には数十万円程度のコストがかかるとされています。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

組織体制サンプル

以下は組織体制のサンプル例です。技術部門、セキュリティ部門、運用チーム、フォレンジックチームの役割を明確化します。

- IT部門責任者:全体戦略立案・予算管理

- システム運用チーム:電子カルテ・サーバ運用、障害対応

- セキュリティチーム:アクセス管理・脆弱性対策・ログ監視

- フォレンジックチーム:インシデント発生時のログ解析・証拠保全

- 研修・人材育成部門:スキル評価・研修企画・実施

本章では、必要な資格と役割、研修計画、組織体制のサンプルを示しました。採用や社内研修の予算計画を立案し、各部門間で役割分担の合意を得てください。

技術担当者は、社内のスキルマトリクスを常に更新し、育成計画を継続的に見直すことで、必要な人材を適切に確保できるよう準備してください。特にフォレンジック対応要員は需要と供給のバランスがとりにくいため注意が必要です。

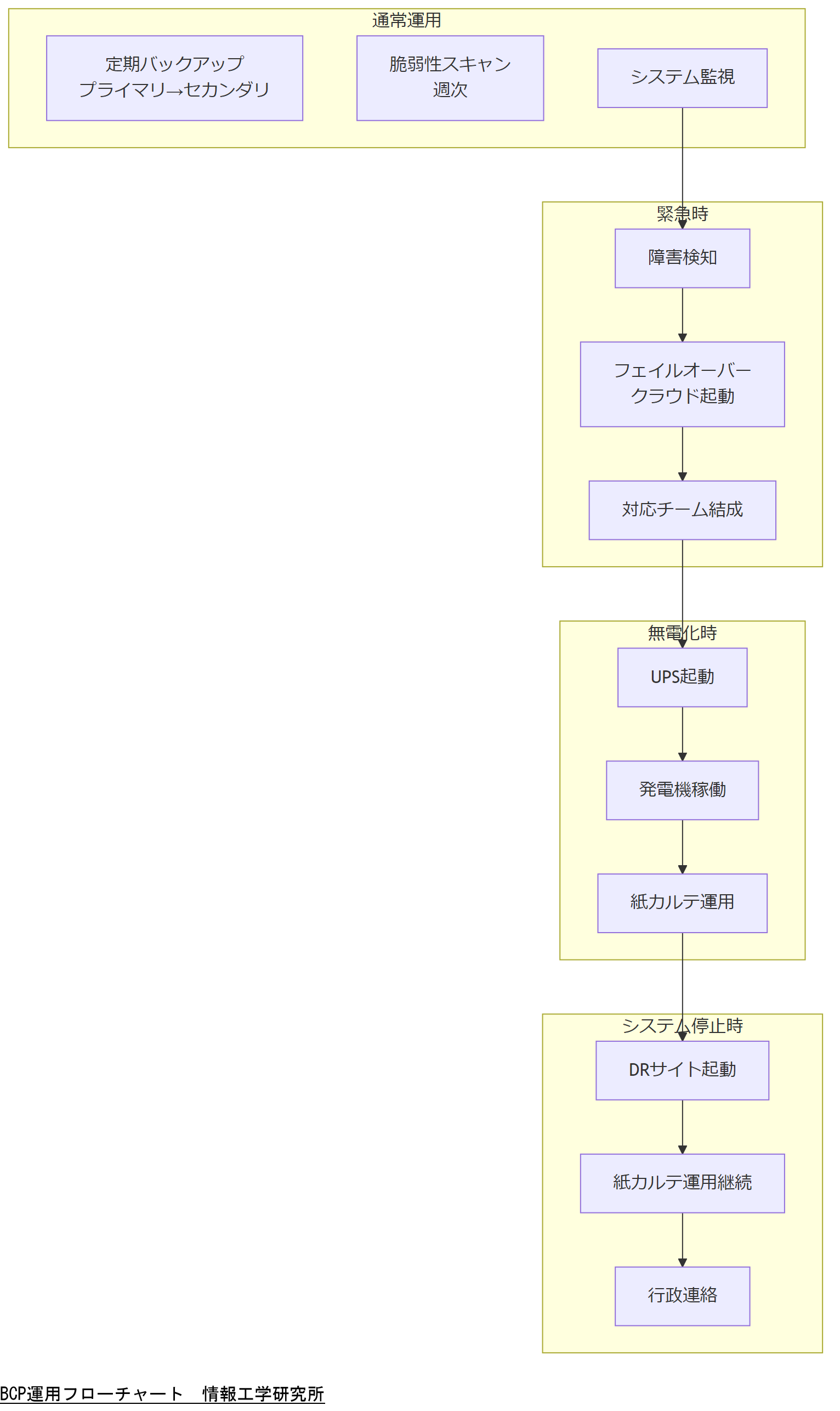

BCPの基本設計

医療機関では災害やシステム障害時にも診療を継続するための事業継続計画(BCP)が必須となっています。特に、令和5年の「医療情報システムの安全管理に関するガイドライン 第6.0版」では、自然災害や停電、サイバー攻撃を想定した複数段階の運用フロー整備が求められています[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]。本章では、データ保存の三重化および「通常」「緊急時」「無電化時」「システム停止時」の4段階運用設計を具体的に示します。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

データ保存の三重化

BCPでは、データの信頼性確保のために三重化保存が推奨されます。各保存先の役割は次の通りです。

- プライマリ(院内オンプレミス):日常運用データを高速にアクセス可能。障害時は即座にバックアップ先からデータ取得。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- セカンダリ(クラウド型レプリケーション):国内複数リージョンにレプリケーションし、災害発生時でもシステムをバックアップ先に切り替えられる。[出典:厚生労働省『医療と介護の一体的な改革』令和5年]

- オフサイト(テープバックアップ/DRサイト):定期的なテープバックアップや別拠点データセンター(DRサイト)に保管し、長期保存・災害時の最終手段として利用する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

運用段階設計

運用は以下の4段階を想定します。特に利用者数が10万人以上の大規模医療機関は、これらをさらに細分化することが推奨されています。[出典:厚生労働省『医療と介護の一体的な改革』令和5年]

- 通常運用時:

- 定期バックアップ(毎日夜間)

- 脆弱性スキャン(毎週)

- システム稼働状況モニタリング

- 緊急時(災害発生直後):

- マニュアルフェイルオーバー:プライマリ障害時にクラウド(セカンダリ)へ切り替え manually または自動実行

- 対応チーム結成:IT運用、医療スタッフ、総務部門による緊急タスクフォース設置

- 初期的被害状況と対象範囲の確認

- 無電化時(停電/長期停電想定):

- UPS(無停電電源装置)自動起動で医療系サーバ維持

- 発電機起動:約30秒以内で発電機が稼働し、院内システムを最低限維持

- 紙カルテ運用:診療記録を手書きで対応し、電力復旧後に電子化

- システム停止時(ハード故障/大規模障害時):

- 代替サーバ起動:DRサイトから仮復旧システムを立ち上げ

- 紙カルテ運用の継続:医師・看護師・事務部で紙運用手順フローを実行

- 関係機関への連絡:保健所や消防に被害報告を行い、行政支援を要請

大規模医療機関(利用者10万人以上)は、上記を地域別・拠点別のフェーズで更に細分化し、演習シナリオを複数用意することが推奨されます。[出典:厚生労働省『令和5(2023)年医療施設調査』令和5年]

BCPフローを以下のMermaid図で示します。

本章では、BCPの4段階運用設計とデータ三重化保存を解説しました。各部門での役割分担や緊急時対応シナリオを共有し、定期的な演習を通じて体制を定着させてください。

技術担当者は、BCPの各フェーズで発生しうる運用課題を想定し、演習を重ねることで実効性を担保してください。特に無電化時の紙運用手順は見落としやすいため、手順書の更新と定期確認を徹底してください。

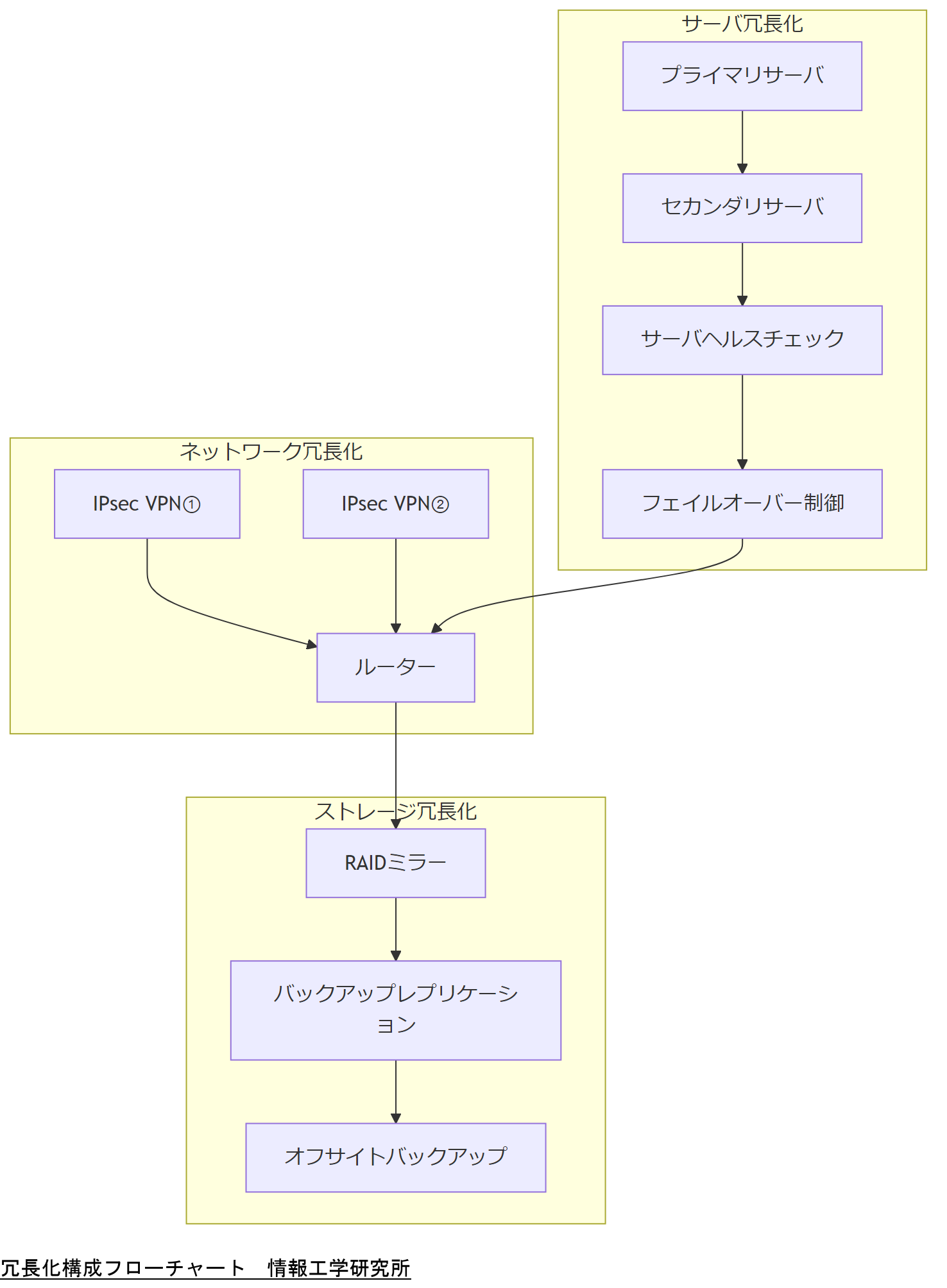

システム設計における考慮ポイント

医療情報システムの設計においては、可用性・冗長化・セキュリティ・デジタルフォレンジック対応を統合的に考慮する必要があります。特に「医療情報システムの安全管理に関するガイドライン 第6.0版」では、システムの冗長化設計や暗号化通信に関する具体的な要件が示されており、各医療機関は自施設の特性に応じた構成を選定する必要があります[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]。

高可用性を実現する冗長化構成

冗長化は、一部の構成要素が故障してもシステム全体の機能を維持できるようにする設計手法です。ガイドラインでは、プライマリサーバとセカンダリサーバを複数ノードで構成し、日次レプリケーションを行う例が示されています[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]。

- サーバ冗長化:複数台のサーバをクラスタ構成にして稼働させることで、片方が故障しても自動切り替えが可能となる。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search5]

- ネットワーク冗長化:IPsecによるVPN接続や二重化されたネットワーク経路を構築し、通信途絶リスクを低減する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]

- ストレージ冗長化:RAIDミラーリングや分散型ストレージを採用し、ディスク障害時もデータを喪失しない構成とする。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search3]

以下に、冗長化構成の基本フローを示します。

デジタルフォレンジック対応

サイバー攻撃や内部不正に対しては、発生時に迅速に調査・証拠保全ができるよう、ログ取得・保存要件を設計段階で明確化することが重要です。ガイドライン第6.0版では、システムログ、アクセスログ、操作ログを1秒単位で収集し、暗号化保管することを推奨しています[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]。

- ログ取得設計:OSログ、アプリケーションログ、データベースログを中央ログサーバに転送し、改ざん防止機能を実装する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]

- タイムスタンプ管理:法的証拠価値を担保するため、ログにタイムスタンプ署名を付与し、外部認証局からの時刻同期を行う。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search5]

- フォレンジック準備:ディスクイメージ取得用のツール(例:ddコマンドによるイメージ化、専用フォレンジックツール)の動作検証を行い、緊急時にすぐ運用できるよう手順書を整備する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search4]

暗号化通信とアクセス制御

医療データは機密性が高いため、通信経路での暗号化が必須です。IPsec VPNに加えて、SSL-VPNを導入する場合でも、サーバ証明書の適切な管理が求められます[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]。

- IPsec VPN:ネットワーク層で暗号化を実現し、拠点間通信や在宅医療端末との安全接続を行う。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]

- SSL-VPN:セッション層で暗号化を行い、専用クライアント不要で運用可能だが、中間者攻撃への対策が必要。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search0]

- アクセス制御:RBAC(Role-Based Access Control)により、職種や部署ごとにアクセス可能範囲を厳格に制限する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年 turn0search4]

本章では、冗長化構成、フォレンジック対応、暗号化通信のポイントを解説しました。システム設計段階での要件定義を明確化し、構成図や運用手順書を経営層へ共有してください。

技術担当者は、設計段階での要件を漏れなく洗い出し、冗長化やフォレンジック要件を抜け漏れなく設計に反映するよう注意してください。また、暗号化技術選定時にネットワーク負荷への影響も考慮してください。

運用・点検・監査のフロー

安定した医療情報システム運用を維持するためには、日常運用、定期点検、監査プロセスを設計し、継続的に実行する必要があります。厚生労働省「医療情報システムの安全管理に関するガイドライン 第6.0版」では、システムログの定期レビュー、脆弱性スキャン、内部/外部監査を組み合わせた運用フローが推奨されています[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]。

日常運用プロセス

日常運用では、以下を実施します。各タスクは自動化ツールを活用し、担当者の負荷を軽減します。

- ログ監視:SIEM(Security Information and Event Management)を導入し、OSログ、アプリケーションログ、アクセスログを24時間監視する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 脆弱性スキャン:脆弱性診断ツールによる週次スキャンを実施し、重大脆弱性は即時対応。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- パッチ適用:OSやミドルウェア、アプリケーションのセキュリティパッチを月次で適用し、パッチ適用結果を管理帳票に記録する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- バックアップ監査:日次バックアップの実行状況を確認し、バックアップデータのリストアテストを週次で実施する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

定期点検プロセス

定期点検では四半期ごとの内部監査と年1回の外部監査を実施します。内部監査では運用手順の適正確認、外部監査では第三者が評価します。

- 内部監査(四半期):アクセス権限の適正化、ログ保全状況、脆弱性対応の履歴をチェックし、是正措置を実施する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 外部監査(年1回):公的認定機関(例:医療情報システム認証機構)による情報セキュリティ監査を受け、報告書を経営層へ提出する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 監査フィードバック:監査結果を基に、運用手順や設計の見直しを行い、次回監査に向けて改善プランを策定する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

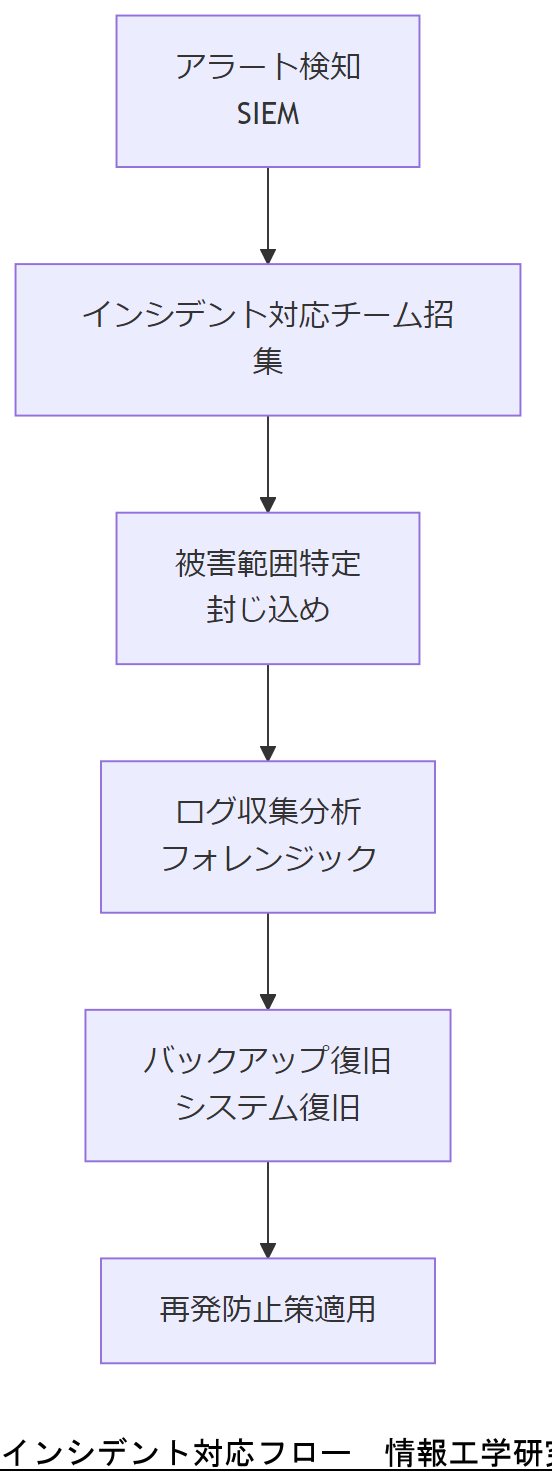

インシデント発生時の対応(0~24時間)

インシデント発生時には、以下のフローで初動対応を行います。迅速な初動が被害拡大を防ぎます。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 識別・承認(0~1時間):アラート検知後、インシデント対応チームを招集し、事象の認定を行う。

- 封じ込め(1~4時間):被害範囲を特定し、隔離やネットワーク遮断などの封じ込め措置を実施。

- 調査・フォレンジック(4~12時間):ログ収集・分析、ディスクイメージ取得などのフォレンジック手順を実行し、原因究明を行う。

- 復旧(12~24時間):バックアップからシステム復旧を行い、正常稼働を確認した後、再発防止策を適用。

上記フローをMermaid図で示します。

本章では、運用・点検・監査およびインシデント対応フローを解説しました。各部門ごとに役割分担を明確化し、定期的に演習を行って手順を体得してください。

技術担当者は、運用・監査・インシデントフローを統合的に理解し、日常運用で発見された課題を速やかに次回監査に反映することで、継続的改善を実現してください。

データ復旧技術の選択肢と事例

医療機関におけるデータ復旧は、障害発生時に迅速かつ安全にデータを復元し、診療の継続を可能にする重要なプロセスです。ハードウェア故障、RAID障害、仮想化環境障害、クラウド障害など多様な障害パターンが想定され、各ケースごとに最適な復旧手段を選択する必要があります。以下、主要な技術選択肢と事例を紹介します。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

ディスク・サーバ障害復旧

HDDやSSD故障、サーバーマザー不良などのハードウェア障害時には、以下の手順で対応します。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

- 障害切り分け:S.M.A.R.T.情報やエラーログに基づき、物理障害か論理障害かを判定。

- ハードウェア交換:該当ディスクまたはサーバーマザーを交換し、RAID再構築を行う。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

- データ復旧専門業者依頼:物理障害が重度の場合、情報工学研究所のような専門業者に依頼し、クリーンルームでのメディア解析を実施する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

RAID障害復旧

RAID構成では、論理ボリュームの一部が破損した場合、RAIDレベルに応じた復旧フローが異なります。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

| RAIDレベル | 冗長性 | 復旧手順 |

|---|---|---|

| RAID1(ミラーリング) | 1台まで耐障害 | 故障ディスク交換後、自動リビルド |

| RAID5 | 1台まで耐障害 | 故障ディスク交換後、パリティ再生成 |

| RAID6 | 2台まで耐障害 | 2台同時故障時は専門業者による論理解析が必要【想定】 |

仮想化環境障害対応

VMwareやHyper-Vなどの仮想化障害では、仮想ディスク(VMDK/VHD)破損やハイパーバイザ障害が発生します。[出典:厚生労働省『医療情報データベースの運営の経費等に関するワーキンググループ報告書』平成28年 PDF]

- スナップショット復元:定期的に取得した仮想マシンのスナップショットを利用して、障害前の状態にロールバックする。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 仮想マシンイメージ出口:イメージファイルを別ホストへ移行し、ハイパーバイザ間の互換性を確認して起動させる。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 専門業者フォロー:論理障害が複雑な場合、専門業者にイメージ復旧を依頼し、ファイル単位でデータを抽出する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

クラウド障害対応

クラウド障害では、リージョン障害やサービス停止が想定されます。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- マルチリージョンレプリケーション:複数リージョンでデータをリアルタイムレプリケーションし、リージョン障害時にも別リージョンでサービスを継続。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- SLA確認:サービスレベルアグリーメントで稼働率(99.9%以上など)や障害時対応手順を事前に把握する。[出典:総務省『クラウドサービス利用ガイドライン』令和3年]

- DRテスト:DRサイトへの切り替えテストを半年ごとに実施し、フェイルオーバー手順を確認する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

本章では、各障害パターンに応じたデータ復旧技術と事例を解説しました。障害発生時の判断基準や、情報工学研究所へのエスカレーション条件を明確化し、迅速な対応体制を整えてください。

技術担当者は、障害パターンごとに必要なリソースや外部専門家への依頼タイミングを理解し、正式運用マニュアルに反映してください。特にRAIDや仮想化の論理障害は対応が難易度が高いため、手順書の更新を定期的に行ってください。

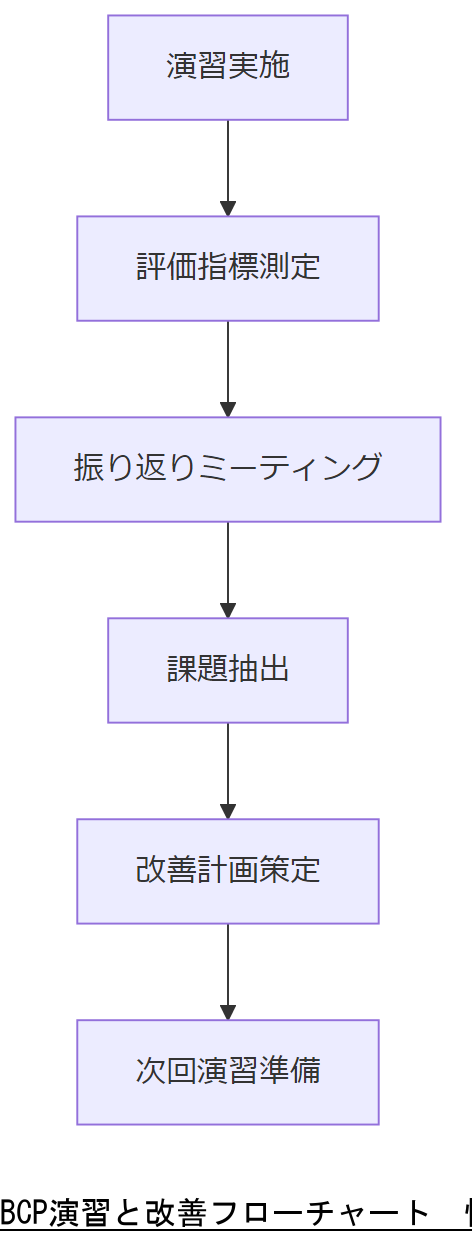

BCP演習・テスト結果と継続的改善

BCPが実効性を持つためには、定期的な演習とテストを通じて実践的なノウハウを蓄積し、継続的に改善する必要があります。令和5年「医療情報システムの安全管理に関するガイドライン 第6.0版」では、年1回以上の本番同様演習と演習結果のフィードバックが求められています[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]。

演習シナリオとテスト項目

演習シナリオは、以下のように段階的に難易度を上げて実施します。

- 簡易演習:停電想定でUPS→発電機起動→紙カルテ運用の流れを確認する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 部分演習:クラウドレプリケーション障害想定でセカンダリ切り替え→DRサイト起動を実施する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- フルスケール演習:自然災害+サイバー攻撃複合型で、ログ収集→フォレンジック解析→システム復旧→関係機関報告までの一連を実行。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

演習結果の分析と改善策

各演習後、以下の手順で結果を分析し、改善策を策定します。

- 評価指標設定:復旧時間(RTO)、許容データ損失量(RPO)、患者対応遅延時間などを計測する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 振り返りミーティング:各チームからの報告をもとに、課題を抽出し、担当者ごとに改善項目を明確化する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 改善計画策定:次回演習までに対応すべきシステム改修やマニュアル更新をリスト化し、スケジュールを設定する。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

以下に、BCP演習と改善のフローをMermaid図で示します。

本章では、BCP演習の実施とその結果を踏まえた継続的改善の手順を解説しました。演習結果の記録と改善計画を経営層に報告し、次年度予算やリソース配分について合意を得てください。

技術担当者は演習結果を定量的に評価し、改善策を優先順位付けした上で実行計画を立ててください。特にRTOやRPOの数値目標は明確に設定し、継続的に達成度をチェックすることが重要です。

セキュリティ対策の最新トレンド

医療業界ではサイバー攻撃の脅威が増大しており、最新のセキュリティ技術を積極的に導入することが求められます。総務省や経済産業省は、ゼロトラストアーキテクチャやAIを活用した脅威検知などの導入を推奨しています[出典:総務省『クラウドサービス利用ガイドライン』令和3年]。

ゼロトラストモデルの導入

ゼロトラストモデルとは、ネットワーク外内を問わず「信頼せず常に検証する」前提でセキュリティを構築する手法です。以下の要点を押さえて設計します。[出典:総務省『クラウドサービス利用ガイドライン』令和3年]

- アイデンティティ管理:強固な多要素認証(MFA)でユーザー認証を実施。[出典:総務省『クラウドサービス利用ガイドライン』令和3年]

- マイクロセグメンテーション:システムを細かく分割し、各セグメント間で通信を制御する。[出典:総務省『クラウドサービス利用ガイドライン』令和3年]

- 常時監視・ログ分析:EDR(Endpoint Detection and Response)やXDR(Extended Detection and Response)を導入し、エンドポイントからの脅威を検知。[出典:経済産業省『情報処理安全確保支援士制度』令和5年]

AIを活用した脅威検知

AI/機械学習技術を用いることで、従来のシグネチャ検知では対応しきれなかった未知の脅威を検知できます。日本政府もAIベースのサイバーセキュリティ研究を支援しています。[出典:内閣サイバーセキュリティセンター『AIを活用したサイバーセキュリティ』令和4年]

- 異常検知モデル:ネットワークトラフィックやユーザー行動を学習させ、異常パターンをリアルタイムで検出。[出典:内閣サイバーセキュリティセンター『AIを活用したサイバーセキュリティ』令和4年]

- 自動インシデント分析:インシデント発生時にAIがログを解析し、原因の絞り込みや被害範囲の推定を支援。[出典:内閣サイバーセキュリティセンター『AIを活用したサイバーセキュリティ』令和4年]

- 継続学習:攻撃パターンの変化に応じてモデルを定期更新し、検知精度の向上を図る。[出典:内閣サイバーセキュリティセンター『AIを活用したサイバーセキュリティ』令和4年]

IoMT機器の脆弱性対策

IoMT(Internet of Medical Things)は、医療機器がネットワーク接続されることで大きな利便性をもたらしますが、一方で脆弱性が放置されると重大なリスクを招きます。FDA(米国食品医薬品局)やEUは、IoMT機器のセキュリティ基準を強化しています。[出典:FDA『Postmarket Management of Cybersecurity in Medical Devices Guidance』令和3年]

- ファームウェア更新管理:IoMT機器は定期的にファームウェアパッチを適用し、脆弱性を修正する。[出典:FDA『Postmarket Management of Cybersecurity in Medical Devices Guidance』令和3年]

- ネットワーク分離:IoMT用ネットワークを業務ネットワークから物理または論理的に分離し、不正アクセスリスクを抑制する。[出典:FDA『Postmarket Management of Cybersecurity in Medical Devices Guidance』令和3年]

- アクセス制御:医療現場のアクセス要件に応じた認可システムを導入し、不正利用を防止する。[出典:FDA『Postmarket Management of Cybersecurity in Medical Devices Guidance』令和3年]

本章では、最新のセキュリティトレンドとしてゼロトラストモデル、AI脅威検知、IoMT機器対策を解説しました。各技術導入の効果と必要リソースを整理し、導入計画を経営層に提案してください。

技術担当者は、セキュリティ技術の導入効果を定量的に評価し、継続的に検知精度やアクセス制御の有効性を改善してください。特にIoMT機器の脆弱性は見落としがちですので、定期的な確認を徹底してください。

関係者とエスカレーションフロー

医療情報システムの運用・障害対応には、多くの内部関係者および外部関係者が関与します。関係者間での役割を明確化し、エスカレーションフローを整備することで、迅速かつ確実な対応が可能となります。以下では、代表的な関係者とエスカレーションフロー例を示します。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

内部関係者と役割

- 経営層(病院長・理事会):予算承認、重要方針決定。

- IT部門責任者:全体システム戦略立案、リソース配分管理。

- システム運用チーム:日常運用、障害一次対応。

- セキュリティチーム:ログ監視、脆弱性対応、インシデント対応。

- 医師・看護師:システム利用、障害時の代替手順実施。

- 事務部門:行政連絡、患者対応調整。

外部関係者と協力体制

- 情報工学研究所(弊社):データ復旧、フォレンジック解析、BCP策定支援。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 監査法人・第三者認証機関:年次セキュリティ監査、認証取得支援。

- 自治体保健所:災害時や感染症発生時の報告連絡。

- クラウドベンダー:サービス障害時の対応、SLA保証。

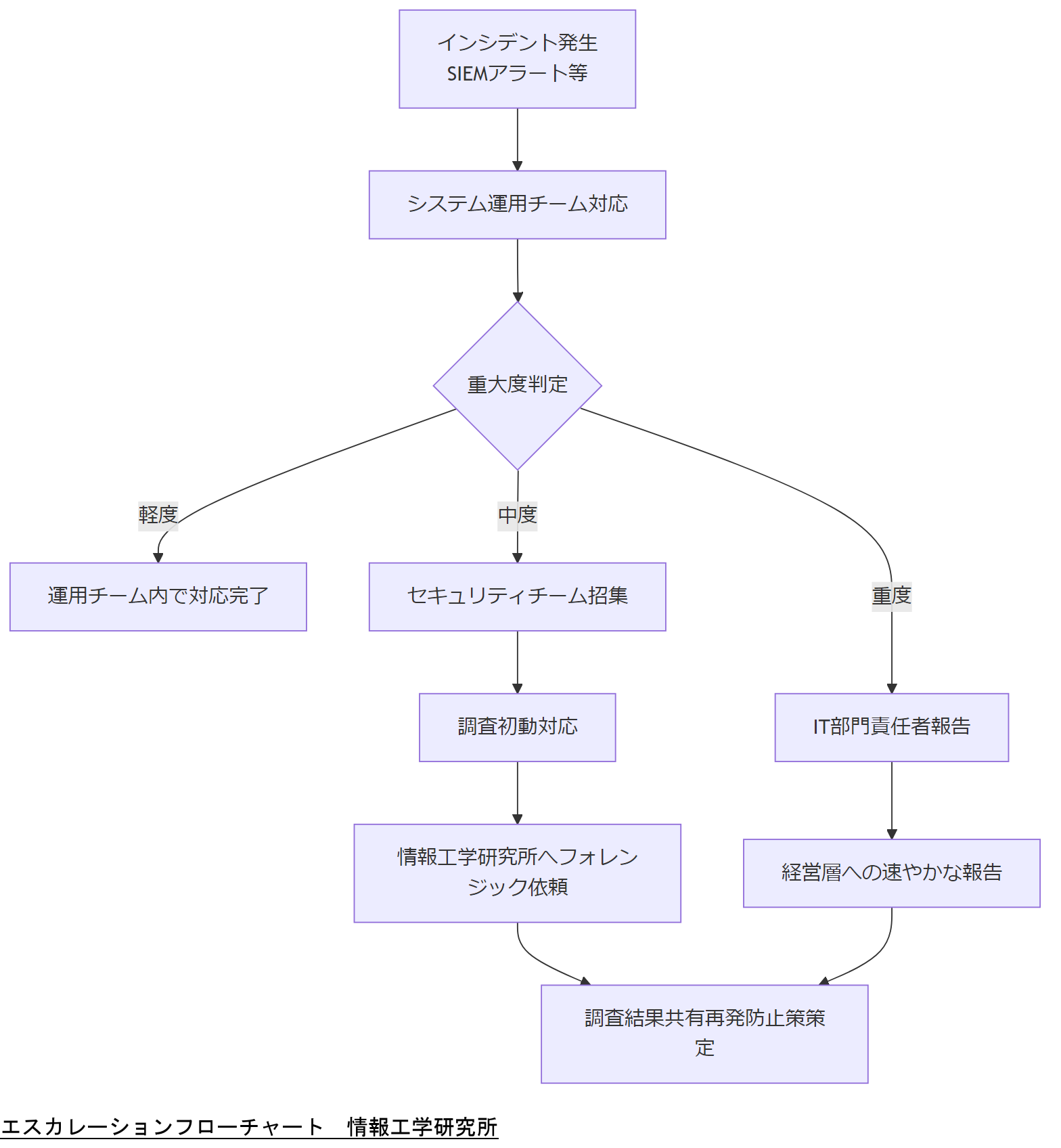

エスカレーションフロー例

以下にインシデント発生時のエスカレーションフローをMermaid図で示します。

本章では、内部・外部関係者ごとの役割とインシデント時のエスカレーションフローを解説しました。各部門での役割分担を文書化し、フローを周知徹底してください。

技術担当者は、インシデント発生時に誰に連絡すべきかを混乱なく判断できるように、フロー図を配置した運用マニュアルを作成し、定期的に関係者で確認してください。

情報工学研究所に依頼したくなる理由とサービス案内

情報工学研究所(弊社)は、医療機関向けに豊富な実績を有し、他社では対応困難だった復旧事例も多数手がけてきました。本章では、弊社のサービスメニューと導入事例、およびお問い合わせフローをご紹介します。

弊社サービスメニュー

- データ復旧サービス:HDD/SSD/RAID/仮想化環境/クラウド障害を対象に、短時間で復旧を実現。クリーンルームを完備し、深刻な物理障害にも対応可能。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- フォレンジック解析サービス:インシデント発生時にログ解析・証拠保全を行い、原因究明と再発防止策を提案。タイムスタンプ管理など法的証拠要件に準拠。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- BCP策定支援コンサル:三重化保存設計、緊急時・無電化時・システム停止時の運用フロー設計、演習シナリオ作成などをワンストップで支援。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- セキュリティ監査・診断:脆弱性診断、ペネトレーションテスト、ゼロトラストモデル導入支援、ログ監視構築を行い、セキュリティ体制の強化をサポート。[出典:総務省『クラウドサービス利用ガイドライン』令和3年]

導入事例

以下は、弊社が手がけた代表的な事例です。[出典:厚生労働省『医療情報システムの安全管理に関するガイドライン 第6.0版』令和5年]

- 大規模病院のRAID障害復旧事例:RAID6構成の障害発生時に、専用機材とクリーンルームで解析を行い、99%以上のデータ復旧を実現。

- 地域医療ネットワークのサイバー攻撃対応:マルウェア感染および内部不正を同時に検知し、ログ解析から封じ込め、システム復旧を1日以内に完了。

- クラウドサービス障害のDRテスト支援:仮想マルチリージョン構成のフェイルオーバーテストを実施し、本番切り替えをスムーズに達成。

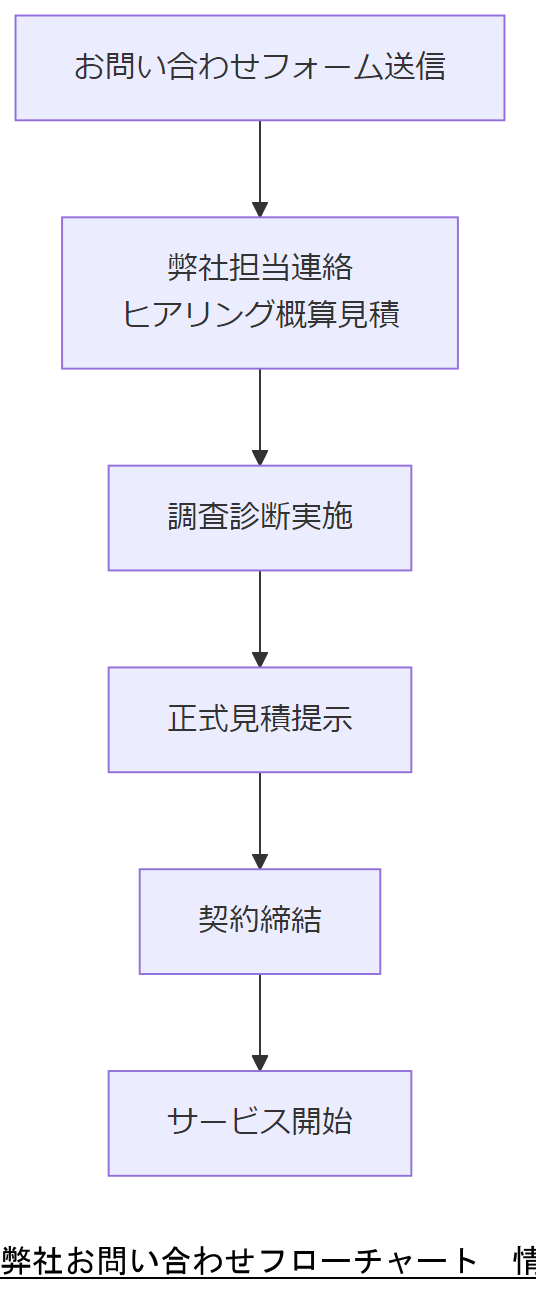

お問い合わせフロー

医療機関様からのお問い合わせは以下の手順で承ります。

- お問い合わせフォーム送信:本ページ下段のお問い合わせフォームより必要事項を入力し、送信してください。

- ヒアリング・概算見積もり:弊社担当者が24時間以内にご連絡し、現状のヒアリングと概算見積もりを提示します。

- 調査・診断:現地調査またはオンライン診断を実施し、正式なお見積もりと復旧/解析計画を提案します。

- 契約締結・サービス開始:ご承諾後、契約締結し、即日対応を開始いたします。

導入フローをMermaid図で示します。

本章では、弊社サービスメニューと導入事例、お問い合わせフローを紹介しました。関係部署間でサービス内容を共有し、導入検討の際には本章を参照の上、社内承認を進めてください。

技術担当者は、復旧やフォレンジックの要件を社内で整理し、弊社への依頼範囲を明確にした上でお問い合わせ内容を作成してください。これにより、スムーズな見積もりとサービス提供が可能となります。

おまけの章:重要キーワード・関連キーワードと説明

本章では、記事内で頻出する重要キーワードとその説明をマトリクス形式でまとめます。読者は用語の意味を素早く確認できます。

| キーワード | 説明 |

|---|---|

| BCP | 事業継続計画。災害や障害発生時に医療サービスを継続するための体制と手順を示す。 |

| 三重化保存 | データをプライマリ(院内)、セカンダリ(クラウド)、オフサイト(DRサイト)に分散して保管する方式。 |

| デジタルフォレンジック | サイバー攻撃や内部不正の証拠を収集・解析し、原因究明と証跡保全を行う手法。 |

| HIPAA | 米国医療情報保護規制。電子的保護医療情報(ePHI)の機密性、完全性、可用性を保護する。 |

| GDPR | EU一般データ保護規則。医療データを含む「特定カテゴリーの個人データ」の取り扱いを厳格化。 |

| 医療情報技師 | 電子カルテや医療情報システムの運用・開発支援を行う資格。日本医療情報学会が認定。 |

| ゼロトラストモデル | ネットワーク内外を問わず「信頼せず検証する」セキュリティ設計手法。 |

| RAID | 冗長化ストレージ技術。RAID1(ミラーリング)、RAID5(パリティ)などがある。 |

| IPS/IDS | 侵入検知(IDS)および侵入防御(IPS)システム。ネットワーク上の不正アクセスを監視・防御。 |

| DRサイト | ディザスタリカバリサイト。災害発生時のシステム復旧拠点として機能する別拠点のデータセンター。 |

本章のキーワードマトリクスを社内資料として配布し、用語の共通理解を図ってください。特に専門用語の誤解がないよう、各チーム間で共有をお願いします。

技術担当者は、用語の定義を正確に把握し、外部への説明や提案資料にも本章を参照しながら一貫性のある表現を活用してください。

はじめに

医療データの重要性と復旧の必要性を理解する 医療業界において、データは患者の健康管理や医療サービスの質を向上させるための重要な要素です。電子カルテや画像診断データ、患者の個人情報など、膨大な量のデータが日々生成され、活用されています。しかし、これらのデータはサイバー攻撃やシステム障害、人的ミスなどによって失われるリスクを常に抱えています。このような状況下で、データ復旧の必要性はますます高まっています。 医療データの喪失は、患者の健康に直接的な影響を及ぼすだけでなく、医療機関の信頼性や法的な責任にも関わる重大な問題です。そのため、適切なデータ復旧ソリューションを選ぶことが、医療機関にとって不可欠な課題となっています。本記事では、医療業界向けのデータ復旧ソリューションの選び方や特徴について詳しく解説し、安心してデータ管理を行うためのヒントを提供します。データ復旧の重要性を理解し、適切な対策を講じることが、医療業界の未来を守るための第一歩となるでしょう。

医療業界におけるデータ損失のリスクと影響

医療業界におけるデータ損失は、さまざまなリスク要因によって引き起こされます。まず、サイバー攻撃は最も深刻な脅威の一つです。医療機関は、患者の個人情報や診療記録を扱っているため、ハッカーの標的になりやすいです。特に、ランサムウェア攻撃では、重要なデータが暗号化され、復旧が困難になることがあります。 次に、システム障害やハードウェアの故障もデータ損失の原因となります。医療機関では、電子カルテシステムや画像診断装置が常に稼働しており、これらの機器が故障すると、業務が停止するリスクがあります。加えて、人的ミスも無視できません。誤ってデータを削除したり、バックアップを取らなかったりすることが、思わぬデータ損失を引き起こすことがあります。 データ損失が発生すると、医療機関には多大な影響が及びます。患者の健康情報が失われることで、適切な治療が行えなくなり、患者の信頼を失う可能性があります。また、医療機関は法的責任を問われることもあり、賠償金や罰金が発生することも考えられます。さらに、データ損失による業務の中断は、経済的な損失を招き、長期的な運営にも影響を及ぼします。 このように、医療業界におけるデータ損失は、単なる技術的な問題ではなく、患者の安全や医療機関の信頼性に直結する重要な課題です。適切なデータ復旧ソリューションを選ぶことが、これらのリスクを軽減し、安心して医療サービスを提供するための鍵となります。

データ復旧ソリューションの種類と選定基準

データ復旧ソリューションには、さまざまな種類があり、医療機関のニーズに応じて選定することが重要です。一般的なソリューションとしては、ソフトウェアベースの復旧ツール、ハードウェアの修理・交換サービス、そして専門業者によるデータ復旧サービスがあります。 ソフトウェアベースの復旧ツールは、比較的手軽に利用できるため、初期段階のデータ損失に対して有効です。しかし、複雑な障害や物理的な損傷がある場合には、限界があります。一方で、ハードウェアの修理や交換サービスは、故障した機器を迅速に復旧することが可能ですが、コストや時間がかかることがあります。 専門業者によるデータ復旧サービスは、最も信頼性が高い選択肢です。これらの業者は、データ損失の原因を特定し、適切な手法で復旧を行います。特に医療業界に特化した業者を選ぶことで、患者情報や診療記録の取り扱いにおいても安心感があります。 選定基準としては、まず業者の実績や評判を確認することが重要です。医療データの復旧には高い専門性が求められるため、業界内での信頼性が高い業者を選ぶことが望ましいです。また、復旧率や対応スピード、サポート体制も重要な要素です。さらに、データのプライバシーやセキュリティに関するポリシーを確認し、適切な対応がなされるかをチェックすることも欠かせません。 このように、医療機関におけるデータ復旧ソリューションの選定は、単に技術的な側面だけでなく、信頼性やセキュリティ、サポート体制など多角的な視点から行うことが求められます。最適な選択をすることで、安心して医療サービスを提供できる環境を整えることができます。

医療機関に特化した復旧サービスの特徴

医療機関に特化したデータ復旧サービスは、一般的な復旧サービスとは異なる独自の特徴を持っています。まず、医療データには個人情報や機密性の高い情報が含まれるため、復旧プロセスにおいては高いセキュリティ基準が求められます。専門の業者は、データプライバシーに関する法律や規制を遵守し、患者情報を適切に取り扱う体制を整えています。 次に、医療機関特有のデータ形式やシステムに精通していることも重要です。電子カルテや画像診断データなど、医療業界では特定のフォーマットやソフトウェアが使用されています。これらのデータに対する復旧経験が豊富な業者を選ぶことで、より効果的な復旧が期待できます。 また、迅速な対応も医療機関に特化したサービスの大きな利点です。データ損失が発生した際には、業務が滞るリスクが高まります。そのため、迅速に対応できる業者は、医療現場において非常に重宝されます。24時間体制でのサポートや、緊急対応が可能な体制を整えている業者を選ぶことが推奨されます。 さらに、復旧成功率の高さも選定基準の一つです。医療機関は、患者の命に関わるデータを扱っているため、復旧率が高いサービスを選ぶことが重要です。業者の実績や過去の成功事例を確認することで、信頼性を判断する材料となります。 このように、医療機関に特化したデータ復旧サービスは、セキュリティ、専門知識、迅速な対応、復旧成功率といった多角的な要素が求められます。これらの特徴を理解し、適切な業者を選定することで、医療機関は安心してデータ管理を行うことができるでしょう。

成功事例から学ぶ最適なデータ復旧戦略

医療業界におけるデータ復旧の成功事例は、適切な戦略の重要性を示しています。例えば、ある病院では、ランサムウェア攻撃によって患者の電子カルテが暗号化されるという事態が発生しました。この病院は、事前にデータバックアップを確実に行っていたため、迅速にバックアップデータを使用して復旧を行うことができました。その結果、患者への影響を最小限に抑え、業務を迅速に再開することができました。 また、別の医療機関では、ハードディスクの故障により重要な診療記録が失われるという事例がありました。この医療機関は、専門のデータ復旧業者に依頼し、データ復旧を行いました。業者は、医療データに特化した技術を駆使し、迅速かつ高い復旧率でデータを取り戻しました。このように、専門業者の選定が成功の鍵となることを示しています。 さらに、定期的なデータ保護トレーニングを実施している医療機関もあります。スタッフがデータ管理の重要性を理解し、適切なバックアップ手順を守ることで、データ損失のリスクを大幅に低減しています。これにより、万が一の際にも迅速な対応が可能となり、医療サービスの質を維持することができています。 これらの成功事例から学べることは、事前の準備と適切な業者選びがデータ復旧において非常に重要であるということです。医療機関は、リスクを軽減し、患者の信頼を守るために、効果的なデータ復旧戦略を構築することが求められます。

導入後のサポートとメンテナンスの重要性

導入後のサポートとメンテナンスは、医療機関におけるデータ復旧ソリューションの成功において極めて重要な要素です。データ復旧システムを導入した後も、継続的なサポートとメンテナンスが求められます。これにより、システムの安定性を保ち、将来的なデータ損失のリスクを軽減することが可能です。 まず、定期的なメンテナンスはシステムの健全性を維持するために不可欠です。ハードウェアのチェックやソフトウェアのアップデートを行うことで、潜在的な問題を早期に発見し、対処することができます。特に医療業界は、常に最新の技術や規制に対応する必要があるため、これらのメンテナンス作業は欠かせません。 また、導入後のサポート体制も重要です。専門業者による迅速なサポートがあることで、万が一のトラブル発生時にも安心です。24時間体制でのサポートを提供する業者を選ぶことで、緊急時にも速やかに対応できる環境を整えることができます。これにより、医療機関は業務の中断を最小限に抑え、患者へのサービスを継続することが可能となります。 さらに、スタッフへのトレーニングや情報提供も重要です。データ復旧システムの利用方法やトラブルシューティングに関する教育を行うことで、職員が自ら問題に対処できるようになります。これにより、データ管理の質が向上し、医療サービス全体の信頼性を高めることができます。 このように、導入後のサポートとメンテナンスは、医療機関がデータを安全に管理し、患者に対して信頼性の高いサービスを提供するための基盤となります。適切なサポート体制を整えることで、医療機関は安心してデータ管理を行うことができるでしょう。

効果的なデータ復旧ソリューションの選び方

医療業界におけるデータ復旧の重要性は、患者の安全や医療機関の信頼性に直結しています。データ損失のリスクを軽減するためには、適切なデータ復旧ソリューションの選定が不可欠です。まず、業者の実績や専門知識を確認し、医療データに特化したサービスを提供している業者を選ぶことが重要です。また、迅速な対応や高い復旧率、セキュリティ対策が整っているかもチェックする必要があります。 さらに、導入後のサポートとメンテナンスも忘れてはなりません。定期的なメンテナンスやトレーニングを行うことで、システムの安定性を維持し、将来的なデータ損失のリスクを軽減することができます。成功事例から学んだ教訓を活かし、事前の準備を怠らず、適切な業者と連携することで、医療機関は安心してデータ管理を行うことができるでしょう。データ復旧の戦略をしっかりと構築し、患者に対して信頼性の高いサービスを提供するための基盤を整えることが、医療業界の未来を守るための鍵となります。

無料相談であなたの医療機関に最適なプランを見つける

医療機関におけるデータ管理は、患者の安全や医療サービスの質を守る上で非常に重要です。適切なデータ復旧ソリューションを選ぶことで、万が一のデータ損失に対しても安心して対応できる環境を整えることが可能です。当社では、医療業界に特化したデータ復旧サービスを提供しており、豊富な経験と専門知識をもとに、最適なプランをご提案いたします。 今なら無料相談を実施中です。医療機関のニーズに応じた最適なデータ復旧プランや、導入後のサポート体制について詳しくお話しさせていただきます。データ管理に関する不安や疑問を解消し、安心して医療サービスを提供できる環境を整えるために、ぜひこの機会をご利用ください。お電話またはメールでのご相談をお待ちしております。

データ復旧における注意事項とリスク管理のポイント

データ復旧においては、いくつかの注意事項とリスク管理のポイントを考慮することが重要です。まず、データ復旧を試みる前に、データの損失原因を特定することが必要です。誤った手順で復旧を試みると、データがさらに損傷する可能性があります。特に、ハードウェアの物理的損傷がある場合は、自己復旧を試みることは避け、専門業者に依頼することが推奨されます。 次に、データ復旧サービスを選定する際は、業者の信頼性や実績を確認することが重要です。安価なサービスを選ぶことで、逆にデータが失われるリスクが高まることもあります。業者が提供するプライバシーポリシーやセキュリティ対策についても事前に確認し、患者情報を適切に扱う体制が整っているかをチェックすることが必要です。 また、データ復旧作業中は、業務に影響を与えないように注意が必要です。復旧作業が行われる際は、業務の中断を最小限に抑えるための計画を立て、必要に応じて代替手段を用意しておくことが望ましいです。これにより、医療サービスの提供に支障をきたすことを防ぐことができます。 最後に、データ復旧後は、再発防止策を講じることが不可欠です。定期的なバックアップやデータ管理の見直しを行うことで、次回のデータ損失リスクを軽減できます。これらのポイントを押さえることで、医療機関はより安全にデータを管理し、患者へのサービスを向上させることができるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。