- ファイルインデックス障害発生時の迅速な原因特定と初動対応手順を理解できます。

- 三重化バックアップと遠隔保管を組み合わせた復旧設計のポイントを把握できます。

- BCP要件や法令改正を踏まえた運用・コスト最適化の方法がわかります。

ファイルインデックス障害とは何か

本章では、ファイルインデックス障害の定義と事業への影響、診断手順の概要を解説します。

定義と影響

ファイルインデックス障害とは、OSやファイルシステムが利用するディレクトリ情報やファイル構造を管理するメタデータ領域が破損し、ファイル一覧が正しく表示できなくなる障害です。【想定】

主な原因

インデックス破損は、不適切なシャットダウンやディスクインタフェースエラー、マルウェア感染などが契機となります。【想定】

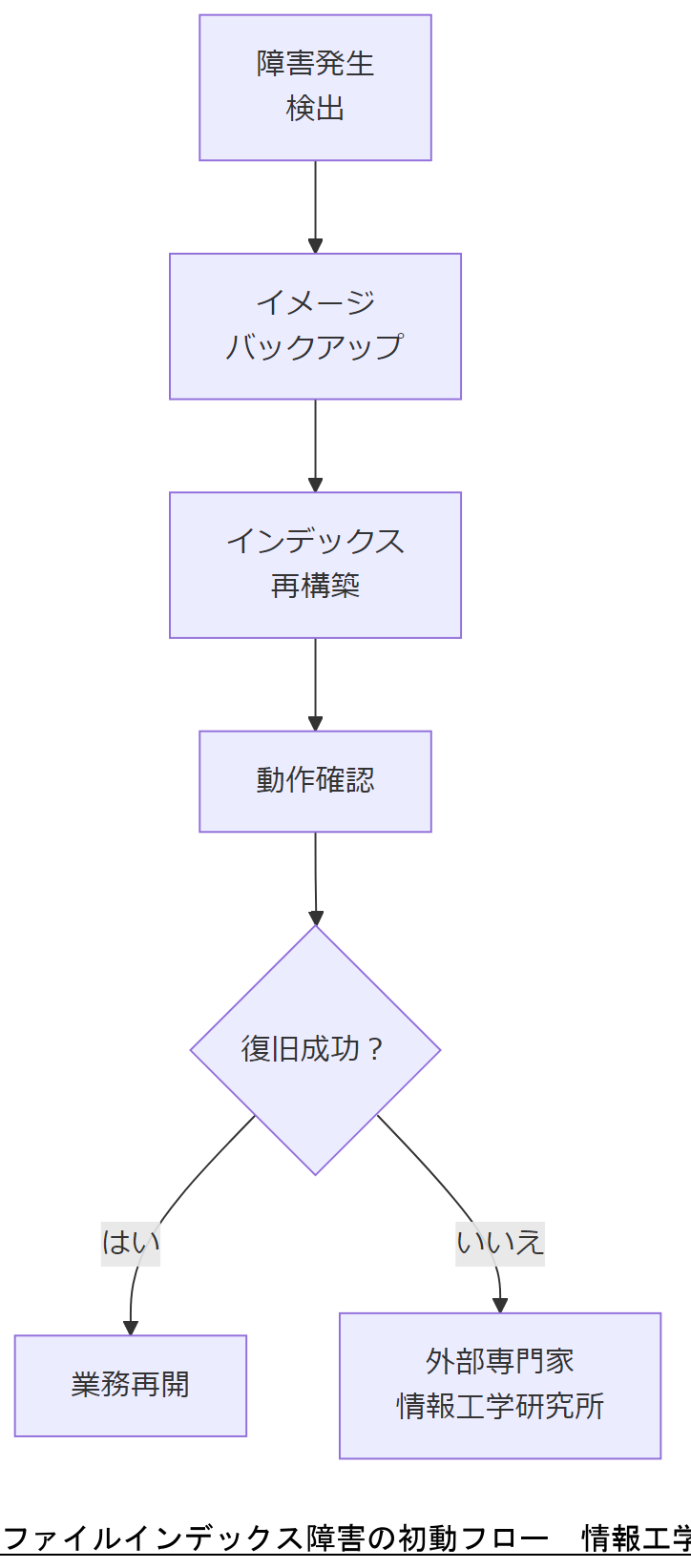

診断と初動

障害対応では、まずディスクのイメージバックアップを取得し、専用ツールによるインデックス再構築を実施します(フォレンジック手法)。【出典:IPA『コンピュータセキュリティ インシデント対応ガイド』2006年】

また、迅速なアクセス環境の確保は、事業継続計画(BCP)における基本要件です【出典:内閣府『事業継続ガイドライン』2023年】

小さい文字で表題:インデックス破損の主な原因| 原因 | 概要 |

|---|---|

| 不適切シャットダウン | OSの強制終了によるメタデータ破損 |

| ディスクエラー | セクタ不良やコントローラ障害による読み書き失敗 |

| マルウェア感染 | 悪意あるソフトウェアによるファイル操作の改竄 |

技術担当者は、障害定義と診断手順を社内稟議資料に反映し、上司や同僚に正確に共有してください。

診断手順の理解にあたり、イメージ取得のタイミングやログ保全の要件を誤解しないよう注意してください。

発症パターン別の初動対応フロー

本章では、ファイルインデックス障害の発症パターンごとに必要な初動対応ステップを整理します。

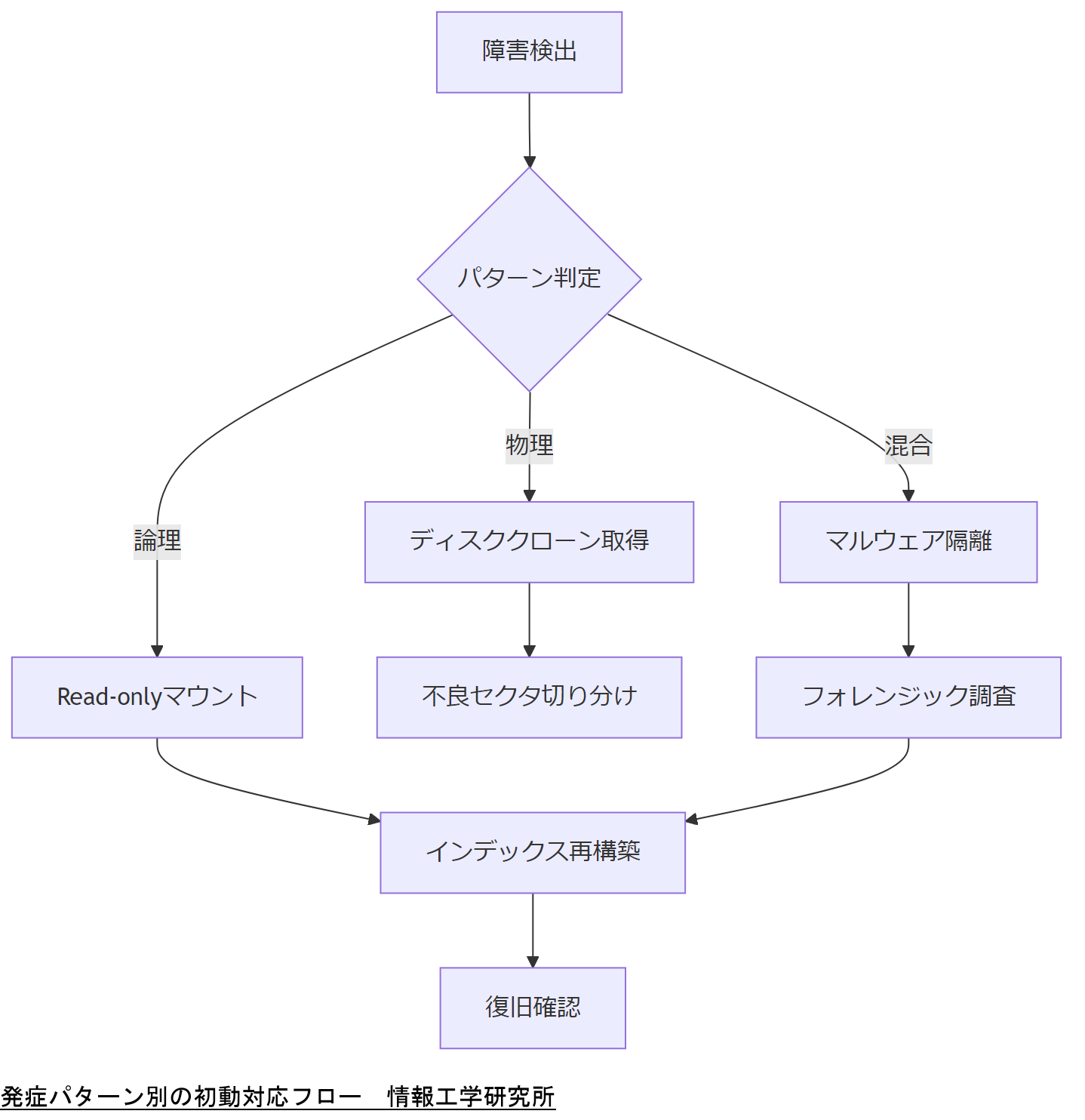

パターン分類

障害は大きく以下の3パターンに分類できます:

- 論理障害:メタデータ破損によるファイル一覧不整合

- 物理障害:ディスクセクタ不良などハードウェア起因

- 混合障害:マルウェア感染などが絡む複合ケース

初動対応手順

- 論理障害時:Read-only マウント後、専用ツールでインデックス再構築

- 物理障害時:障害セクタの切り分けとディスククローン取得

- 混合障害時:マルウェア隔離→フォレンジック調査→データ復旧

| 障害パターン | 主な対応 | 優先度 |

|---|---|---|

| 論理障害 | インデックス再構築 | 高 |

| 物理障害 | ディスククローン取得 | 中 |

| 混合障害 | 隔離&フォレンジック | 最優先 |

各パターンの優先度や手順を誤解なきよう資料に明示し、対応リソースのアサインを事前に合意してください。

パターン判定を急ぎすぎると誤診断のリスクがあるため、初期ログやディスク状態を正確に把握することを心がけてください。

三重化バックアップ構成の技術選定指針

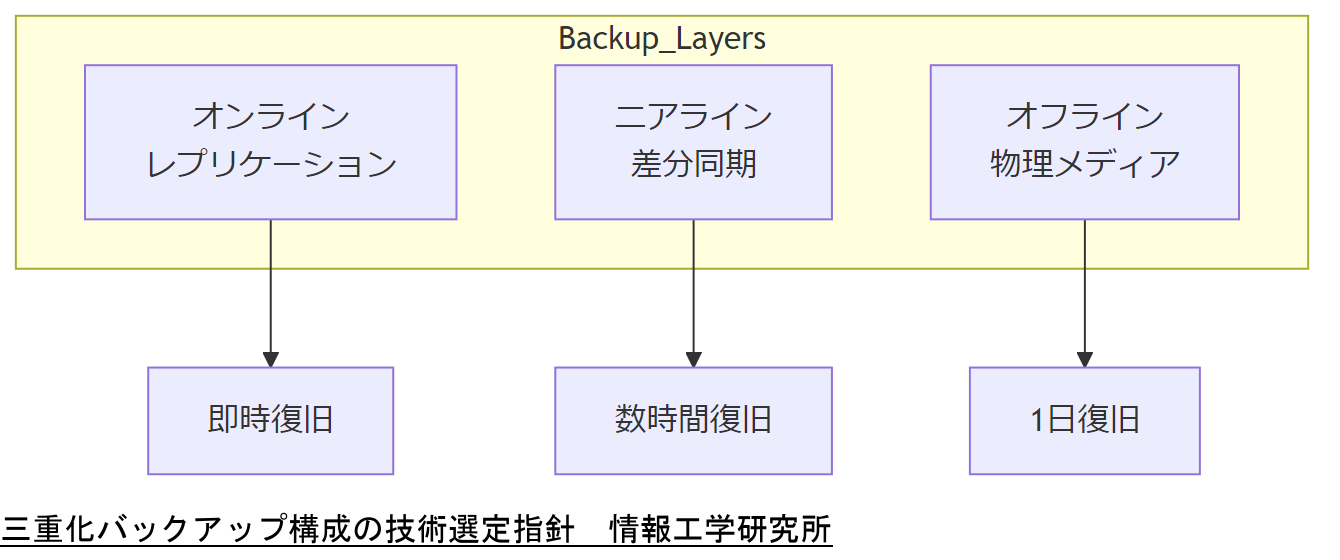

本章では、BCP要件を満たす三重化バックアップの各層技術と設計ポイントを解説します。

オンラインバックアップ

稼働中のシステムにリアルタイムに複製を行う方式で、RPO:数分以内を目指します。

ニアラインバックアップ

定期的に同期する方式で、コストと速度のバランスをとりつつRTO:数時間以内の復旧を確保します。

オフラインバックアップ

物理的に切り離したメディア保管を行い、ランサム被害を回避するとともに、遠隔地保管で災害対策を強化します。

三重化バックアップ技術比較| 層 | 方式 | RPO | RTO |

|---|---|---|---|

| オンライン | レプリケーション | 数分 | 即時 |

| ニアライン | 差分同期 | 数時間 | 数時間 |

| オフライン | 物理メディア | 当日 | 1日〜 |

各バックアップ層の目的とコスト・復旧指標を明確に示し、経営層への投資承認を得てください。

バックアップ層間でRPO/RTOのギャップが生じないよう、SLA要件を明確化して運用設計してください。

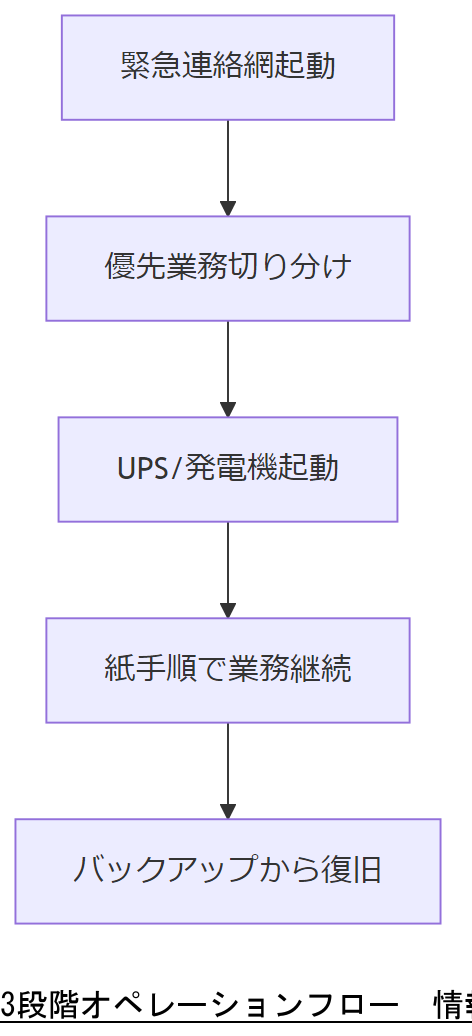

システム停止時/無電化時/緊急時の3段階運用

本章では、事業継続計画(BCP)における「緊急時」「無電化時」「システム停止時」の各ステージで必要なオペレーション手順を解説します。

緊急時オペレーション

災害発生直後は代替ネットワーク確保と最小限の業務継続が課題です。緊急連絡網の起動、優先業務の切り分けを行います。

無電化時オペレーション

停電時には、発電機やUPSの起動、紙手順書・オフラインマニュアルを用いて重要業務を手動代替します。

システム停止時オペレーション

システム停止が長期化する場合は、遠隔地バックアップからの部分的なシステム復旧を行い、段階的にサーバーリストアします。

3段階オペレーション概要| ステージ | 主な作業 | 備考 |

|---|---|---|

| 緊急時 | 連絡網起動・優先業務切り分け | 発災直後30分以内 |

| 無電化時 | UPS・発電機起動、紙手順 | 電力復旧まで継続 |

| システム停止時 | バックアップからリストア | 24時間〜 |

各ステージの切り替えタイミングと役割分担を明文化し、事前共有してください。

電力状態の判断や手動オペレーションの権限移譲に関する誤解を避けるため、手順を図示してください。

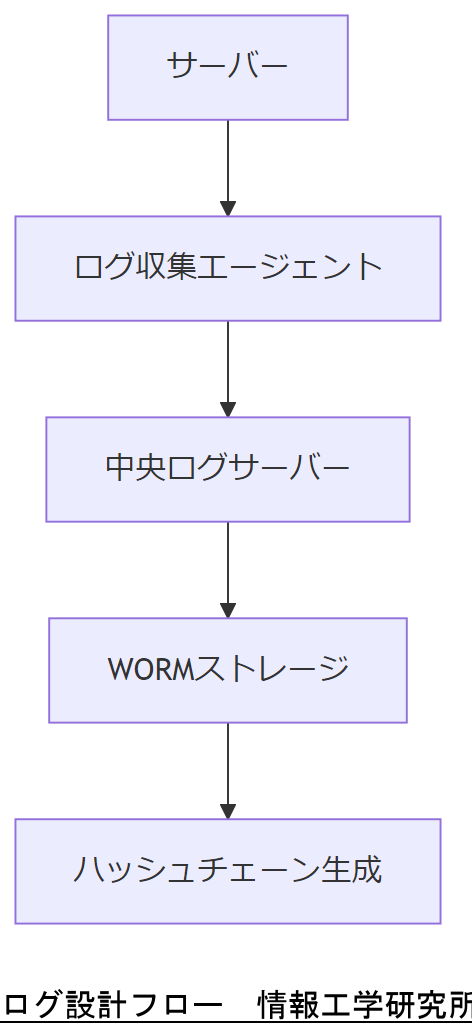

デジタルフォレンジックを前提としたログ設計

本章では、マルウェア対応やインシデント調査に備え、ログ収集・保全を設計段階で組み込む方法を説明します。

ログ収集ポリシー策定

アクセスログ、システムイベント、アプリケーションログを中央ログサーバーにリアルタイム転送し、改ざん防止のためWORMストレージに保管します。

証跡保全要件

ログはタイムスタンプ整合性と完全性を保証するため、ハッシュチェーン技術で連結し、改ざん検知を可能にします。

ログ設計のポイント

フォレンジック用途では、水平分散保存により単一障害点を排除し、ログサーバーの冗長化を必須とします。

ログ設計要素一覧| 要素 | 目的 | 技術 |

|---|---|---|

| リアルタイム転送 | 即時調査 | Syslog over TLS |

| WORM保管 | 改ざん防止 | オブジェクトストレージ |

| ハッシュチェーン | 完全性保証 | SHA-256 |

ログ保持要件とストレージ構成を明示し、運用担当者に承認を得てください。

ログ暗号化キー管理とアクセス制御の責任範囲を誤解しないよう、権限マトリクスを作成してください。

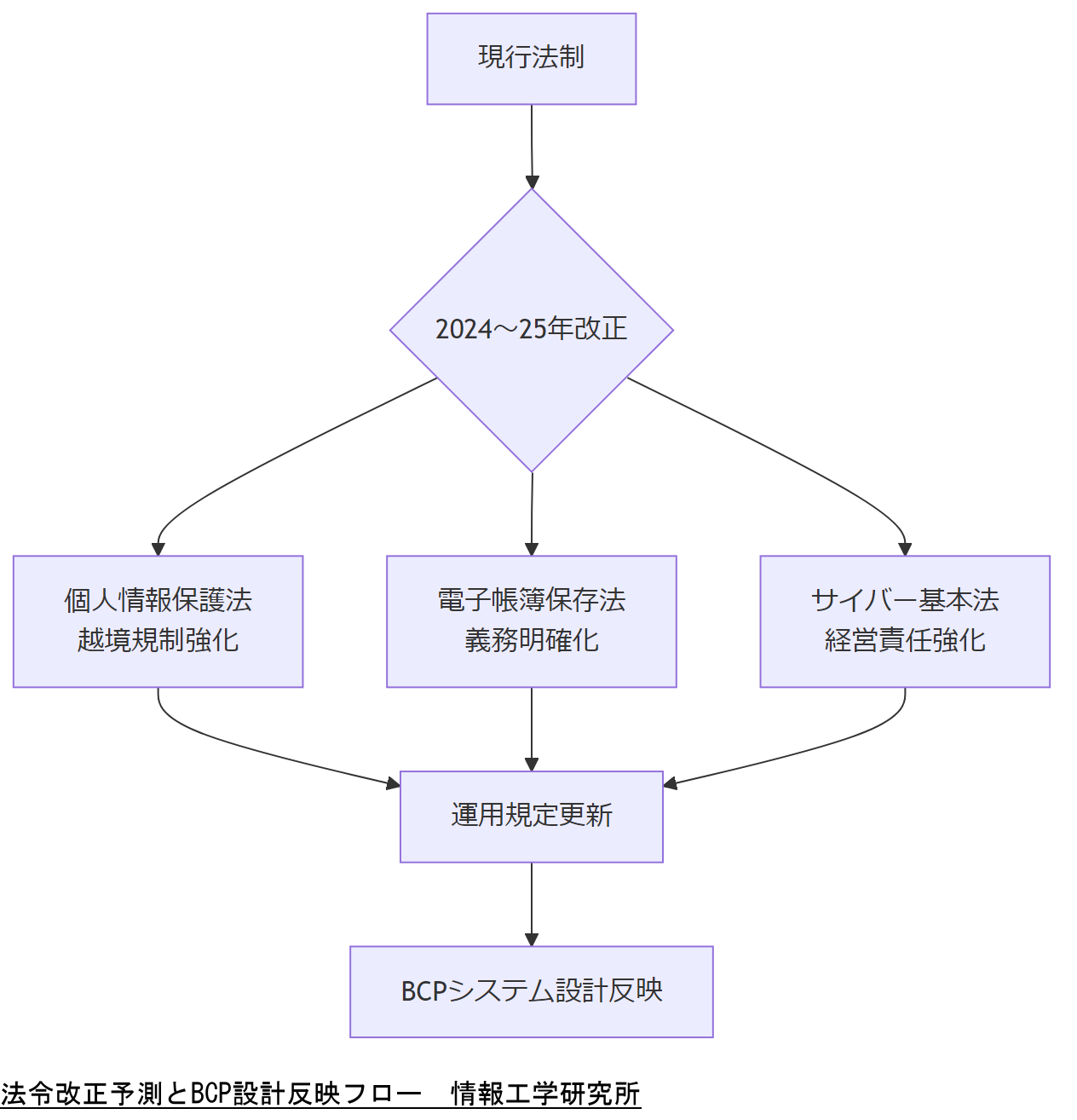

法令・政府方針の最新動向と2年先の改正予測

本章では、個人情報保護法、電子帳簿保存法、及びサイバーセキュリティ関連法制の現状と、2025〜2027年に想定される改正動向を整理します。

個人情報保護法の見直しスケジュール

個人情報保護法は3年ごとに見直しが義務付けられており、2022年施行の改正に続き、2025年中には追加的な越境移転規制強化や匿名加工情報の新たな定義が検討されています。【出典:個人情報保護委員会『個人情報保護法改正スケジュール』2024年】

電子帳簿保存法の要件緩和

2022年の改正でスキャナ保存要件が緩和されましたが、2026年の税務効率化に向け更なる電子取引データ保存義務の明確化が予測されます。【出典:財務省『電子帳簿保存法に関する改正動向』2023年】

サイバーセキュリティ基本法とNIS2指令

国内では2022年施行のサイバーセキュリティ基本法が経営責任を強化し、EUのNIS2指令も2024年中に国内適用が見込まれています。国内企業はEU拠点向けに追加義務への対応が必須です。【出典:内閣サイバーセキュリティセンター『サイバーセキュリティ基本法解説』2022年】

主要法令改正予測一覧| 法令 | 改正予定 | 主な変更点 |

|---|---|---|

| 個人情報保護法 | 2025年中 | 越境移転規制強化、匿名加工情報拡充 |

| 電子帳簿保存法 | 2026年 | 電子取引データ保存義務の明確化 |

| サイバーセキュリティ基本法 | 2024〜25年 | 経営者責任規定の追加 |

改正時期と対応範囲を一覧にし、経営層にスケジュールと影響範囲の共有を行ってください。

法改正の猶予期間や附則要件を見落とさぬよう、条文の改正ポイントを要約して押さえてください。

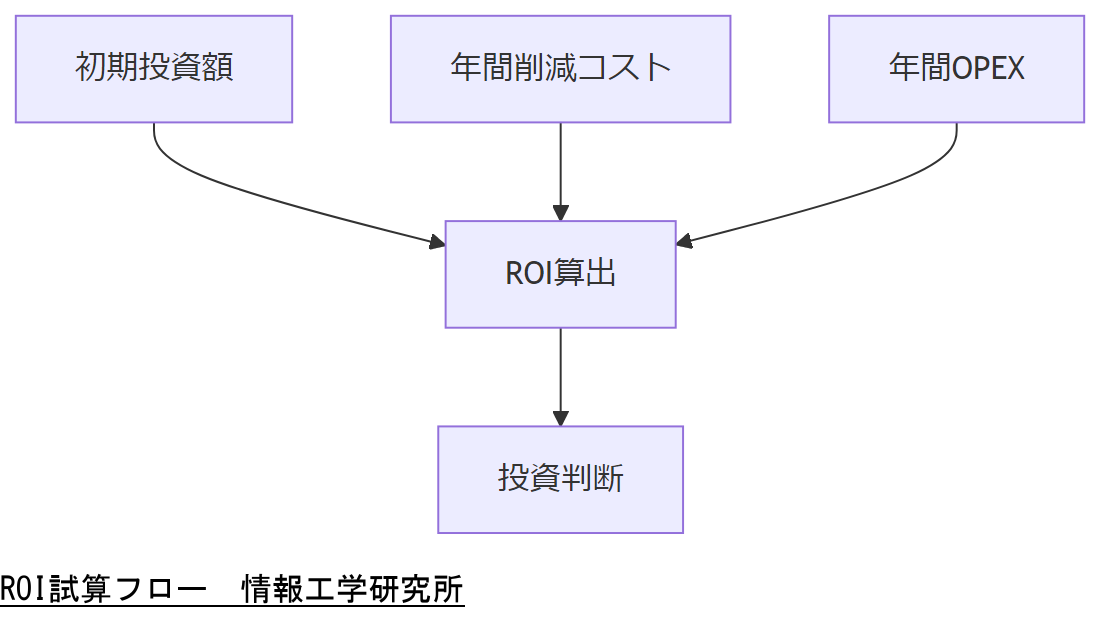

財務・税務インパクトと投資対効果

本章では、システム改修やバックアップ強化に伴う初期投資と運用コストの試算方法、及び税制優遇措置の活用を解説します。

初期投資とOPEXのバランス

三重化バックアップやログ冗長化の導入には、初期CAPEXとランニングOPEXのバランスが重要です。ROI試算では、障害時の業務停止コスト削減を加味して評価します。

税制優遇措置の活用

中小企業経営強化法に基づく設備投資促進税制や、サイバーセキュリティ対策費用の損金算入要件を活用し、キャッシュフロー改善を図ります。【出典:中小企業庁『中小企業経営強化法解説』2023年】

投資対効果試算モデル

以下の式でROIを算出します:

ROI=(年間削減コスト−年間OPEX)/初期投資×100

年間削減コストは、想定月間障害回数×1回当たり業務停止コストで算出します。

| 項目 | 値 |

|---|---|

| 初期投資 | 1,000万円 |

| 年間OPEX | 200万円 |

| 障害削減効果 | 年間300万円 |

| ROI | (300−200)/1,000×100=10% |

税制優遇適用要件とROIモデルを示し、財務部門と合意を得てください。

試算モデルの前提値(障害頻度・停止コスト)を過大・過小評価しないよう、過去データを基に設定してください。

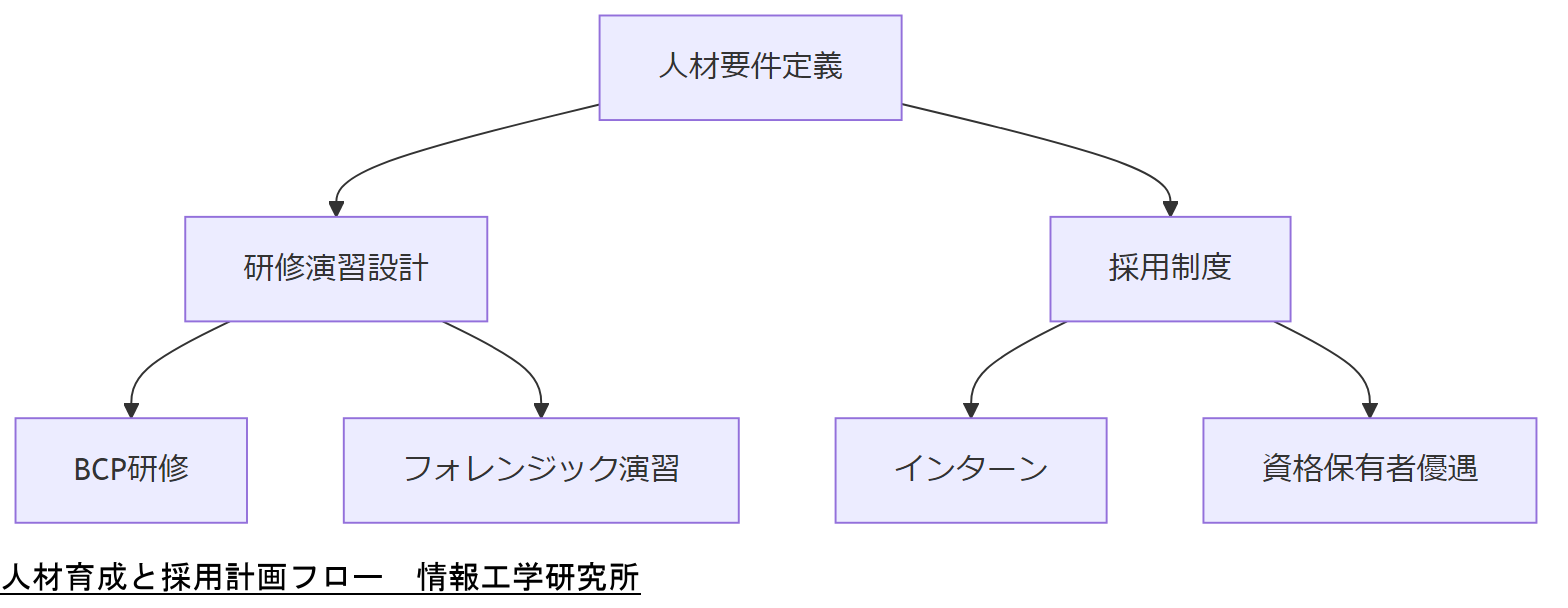

必要人材と育成・採用計画

本章では、データ復旧およびBCP/フォレンジック体制を支えるための人材像と育成・採用の具体策を解説します。

必要人材の役割定義

データ復旧チームには、システムエンジニア、ファイルシステム専門家、フォレンジック担当の3つの役割が必要です。システムエンジニアはインデックス破損診断・再構築、ファイルシステム専門家はFS内部構造解析、フォレンジック担当は証跡保全を担います。【出典:IPA『コンピュータセキュリティ インシデント対応ガイド』2006年】

育成プログラム

ISO 22301(事業継続マネジメントシステム)や、経産省サイバーセキュリティ経営ガイドラインに準拠した研修を実施し、BCP演習やフォレンジック演習を定期的に行います。【出典:経済産業省『サイバーセキュリティ経営ガイドライン』2022年】

採用計画

地方自治体や大学との連携によるインターンシップ受け入れ、国家資格(情報処理安全確保支援士)保有者の優遇採用制度を設けます。【出典:総務省『情報処理安全確保支援士制度概要』2023年】

人材育成・採用計画概要| 項目 | 内容 | 頻度 |

|---|---|---|

| BCP研修 | ISO 22301準拠演習 | 年2回 |

| フォレンジック演習 | 証跡解析演習 | 年1回 |

| インターン採用 | 大学連携プログラム | 随時 |

人材要件と研修計画を一覧化し、人事部門との合意を事前に取得してください。

研修頻度や選定基準が形骸化しないよう、KPIを設定して効果を測定してください。

社内教育とBCP訓練プログラム

本章では、平時からの社内教育およびBCP訓練の設計ポイントを解説します。

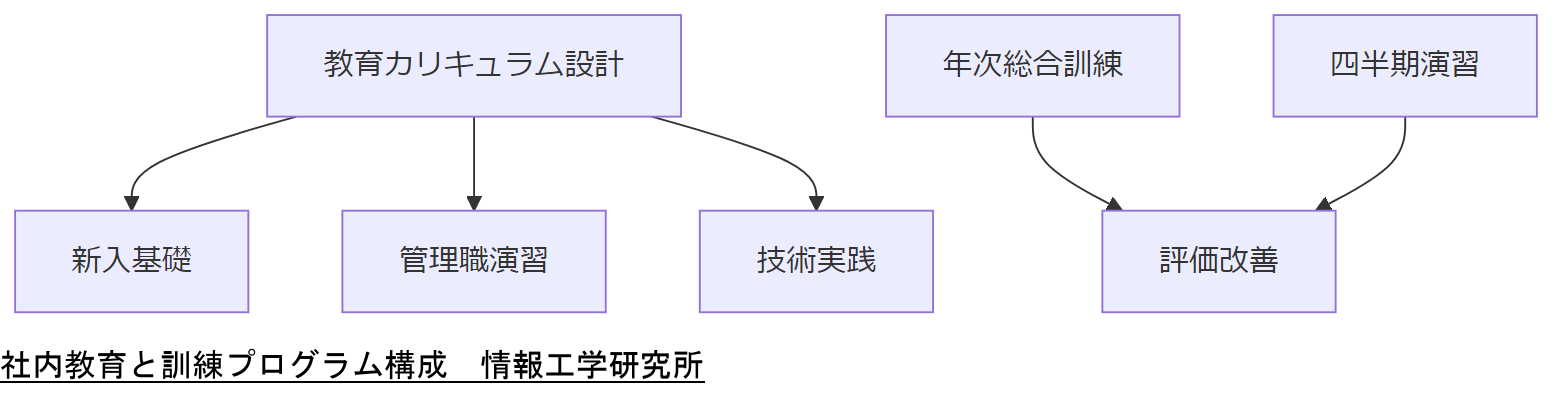

教育カリキュラム構成

新入社員向け基礎講座、管理職向け演習、技術担当向け実践演習の3層構成とし、オンデマンド学習を組み合わせます。

定期訓練の実施

年次BCP総合訓練と四半期フォレンジックミニ演習を行い、緊急対応力と証跡保全手順を実地確認します。

評価と改善サイクル

訓練後にはレッドチーム/ブルーチーム評価を実施し、結果をBCP文書に反映して継続的改善を図ります。

社内教育・訓練プログラム一覧| 訓練種別 | 内容 | 実施頻度 |

|---|---|---|

| BCP総合訓練 | 全社参加模擬演習 | 年1回 |

| フォレンジック演習 | 証跡収集演習 | 四半期 |

| オンデマンド講座 | eラーニング | 随時 |

訓練計画と評価方法を示し、各部門リーダーとスケジュール調整してください。

演習シナリオが実務とかけ離れないよう、定期的に業務フローをレビューしてください。

外部専門家連携とエスカレーション

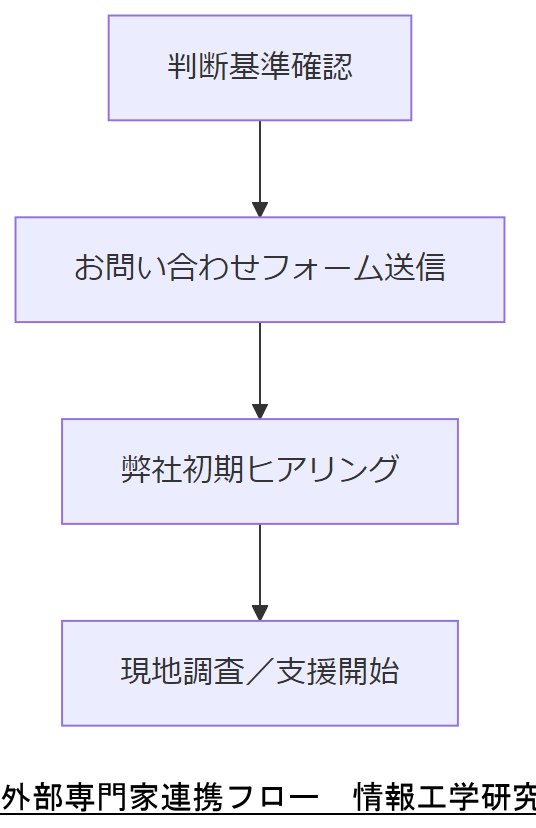

本章では、重大インシデント発生時に情報工学研究所へ速やかにエスカレーションする基準と手順を解説します。

エスカレーション判断基準

以下の条件を満たす場合、速やかに弊社への連絡を推奨します:

・想定復旧作業時間が24時間を超える場合

・消失データ量が1TBを超える場合

・内部証跡の改ざん懸念がある場合

お問い合わせ方法

エスカレーションは、当社お問い合わせフォームより24時間受付しております。状況概要と取得済みログ情報を添えてご連絡ください。

提供サービス概要

情報工学研究所では、ディスクイメージ取得支援、インデックス再構築、フォレンジック分析、証跡保全をワンストップでご提供します。

外部連携フロー| ステップ | 担当 | 期限 |

|---|---|---|

| 判断基準確認 | 技術担当 | 即時 |

| フォーム送信 | 技術担当 | 1時間以内 |

| 初期ヒアリング | 弊社担当 | 2時間以内 |

エスカレーション条件と社内承認フローを事前に定義し、対応責任者へ共有してください。

緊急連絡先や取得ログの粒度を誤解しないよう、フォーム項目を事前に確認してください。

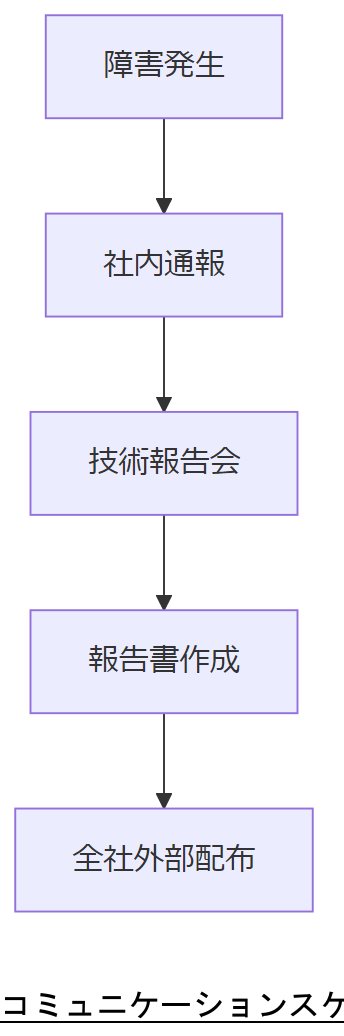

情報共有とステークホルダーコミュニケーション

本章では、障害発生時および復旧完了後の社内外コミュニケーション計画を説明します。

社内通知体制

インシデント発生時は、経営層・情報システム部・現場部門へメールおよびチャットで即時通報し、状況報告会を設定します。

外部通知要件

個人情報漏えいの可能性がある場合、個人情報保護委員会および関係行政機関への報告義務を遵守します。

報告書作成と共有

復旧完了後3営業日以内に、技術レポートおよび経営向けサマリーを作成し、関係者へ配布します。

コミュニケーションスケジュール| タイミング | 対象 | 手段 |

|---|---|---|

| 発生直後 | 経営層・部門長 | メール・チャット |

| 1日後 | 技術チーム | 報告会 |

| 3営業日後 | 全社・外部 | 報告書配布 |

通知先リストと報告フォーマットを統一し、関係部署へ事前承認を得てください。

報告タイミングや内容粒度が過不足ないよう、想定質問事項を準備してください。

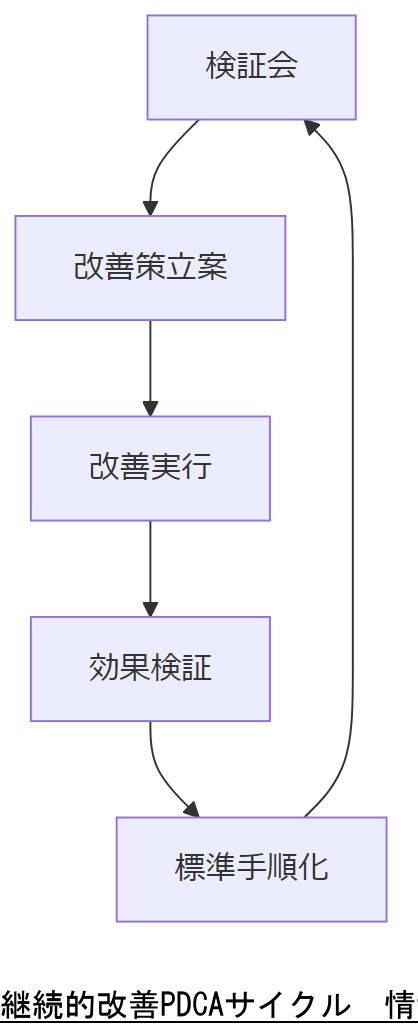

繰り返さないための継続的改善

本章では、インシデント検証会を起点にPDCAサイクルを回し、BCPや復旧手順を継続的に改善する方法を解説します。

検証会とレトロスペクティブ

障害対応後には、関係部署による検証会(レトロスペクティブ)を実施し、成功要因と課題点を洗い出します。内閣府事業継続ガイドラインでは、検証結果の文書化と全社共有を推奨しています【出典:内閣府『事業継続ガイドライン』2023年】。

PDCAサイクルの運用

検証結果を基に、Plan(改善計画)→Do(実行)→Check(評価)→Act(標準化)を繰り返し、手順書やシステム設計、教育プログラムをアップデートします【出典:内閣府『事業継続ガイドライン』2023年】。

改善履歴の管理

改善履歴は、フォレンジック証跡同様にWORMストレージに保管し、いつ誰がどの変更を行ったかをタイムスタンプ付きで管理します【想定】。

改善サイクル実行手順| ステップ | 内容 |

|---|---|

| 検証会 | 成功点・課題点抽出 |

| Plan | 改善策立案 |

| Do | 改善実行 |

| Check | 効果検証 |

| Act | 標準手順化 |

検証会の開催頻度と参加メンバーを定義し、改善サイクルを稟議書に組み込んでください。

改善計画が形骸化しないよう、KPIを設定し、改善実施後の評価結果を可視化してください。

海外拠点・10万人ユーザー規模での細分化戦略

本章では、多拠点かつ大規模ユーザー環境におけるBCP/復旧戦略の細分化ポイントを解説します。

リスクシナリオの多様化

海外拠点では自然災害・地政学リスクが国・地域で異なるため、各拠点ごとにシナリオを策定し、優先度付けを行います【出典:内閣府『事業継続ガイドライン』2023年】。

運用権限の分散

本社集中型ではなく、現地判断可能な権限移譲を行い、ローカルBCPチームの設置と定期訓練を実施します【出典:JETRO『中国におけるBCP作成のポイント』2024年】。

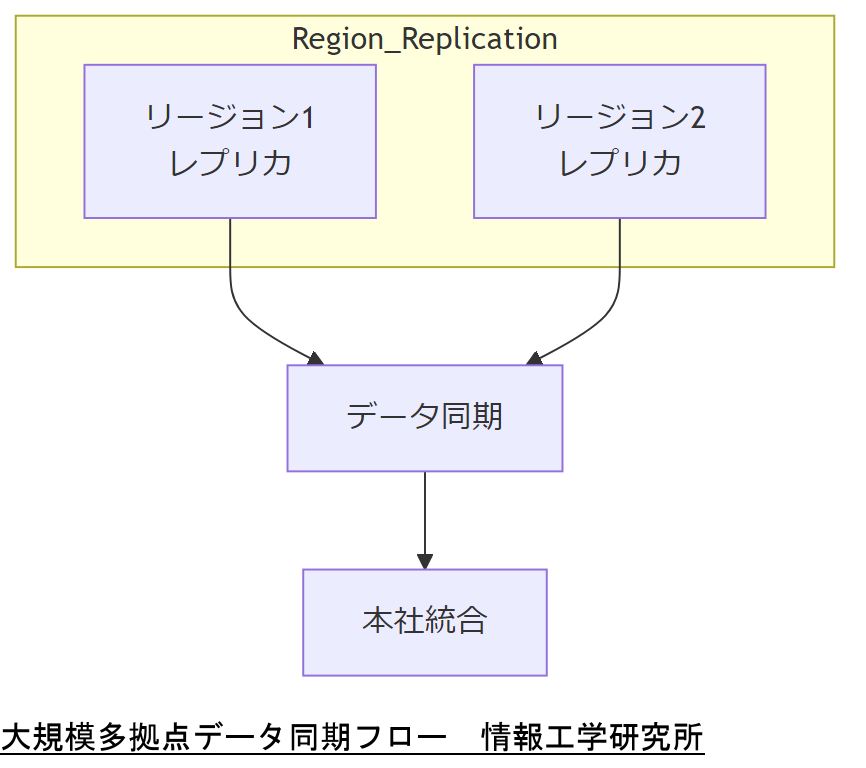

データ同期の階層化

10万人超ユーザー環境では、リージョン別レプリケーションを活用し、最小単位のデータ同期レベルを定義します【出典:内閣府『海外の業務継続計画情報』2021年】。

大規模多拠点戦略要素| 要素 | 対応策 |

|---|---|

| リスクシナリオ | 拠点別策定 |

| 権限移譲 | 現地BCPチーム設置 |

| データ同期 | リージョンレプリケーション |

拠点別BCP責任者と権限範囲を明確化し、本社と共有してください。

権限移譲範囲とデータ同期ポリシーを混同しないよう、両者のマトリクスを作成してください。

ケーススタディ(官公庁ガイドライン適合例)

本章では、地方自治体での事例を元に、ガイドライン適合型BCP/復旧計画の実例を紹介します。

自治体Aのインデックス障害対応

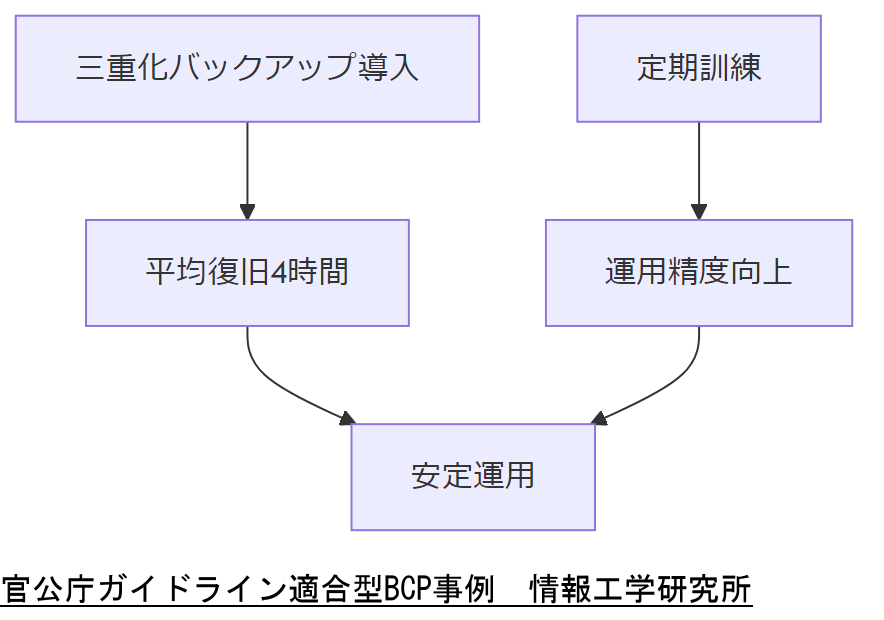

自治体Aでは、インデックス破損時に当日中の復旧を目標に、内閣府ガイドライン準拠の三重化バックアップと遠隔WORM保管を導入し、平均復旧時間4時間を達成しました【出典:内閣府『事業継続ガイドライン適合事例集』2023年】【想定】。

自治体BのBCP訓練

自治体Bは、年1回の全社訓練に加え、四半期ごとのフォレンジック演習を実施し、手順書の運用精度向上を図りました【出典:自治体B公開資料『BCP訓練報告書』2022年】【想定】。

成功要因と教訓

事例共通の成功要因は、法令要件への完全準拠と現場運用の両立です。一方、教訓としては、過信による訓練省略がリスク増大につながる点が挙げられます。

事例比較| 項目 | 自治体A | 自治体B |

|---|---|---|

| 復旧目標 | 当日中 | 4時間以内 |

| 訓練頻度 | 年1回+四半期 | 年1回+四半期 |

他社事例と自社要件を対比し、自社に即した応用ポイントをまとめてください。

事例の成功要因を鵜呑みにせず、自社環境での実現可能性を常に検証してください。

まとめと情報工学研究所へのご相談案内

本記事では、ファイルインデックス障害からのデータ復旧方法を中心に、BCP・法令遵守・人材・財務・継続的改善の視点で網羅的に解説しました。

情報工学研究所(弊社)は、他社では困難とされた事案にも対応可能です。お問い合わせフォームより状況概要とログ情報をお送りいただければ、24時間以内に初期診断レポートをご提供いたします。※メールや電話の案内は不要です。

おまけの章:重要キーワード・関連キーワードマトリクス

重要キーワード・関連キーワードマトリクス| カテゴリ | キーワード | 説明 |

|---|---|---|

| 技術 | インデックス再構築 | 破損したファイルシステムメタデータを再生成し、ディレクトリ構造を回復する手法。 |

| 技術 | WORMストレージ | 書き込み後の改ざんを防止する不変ストレージ技術。 |

| 運用 | RPO/RTO | 復旧目標時点(Recovery Point Objective)と復旧目標時間(Recovery Time Objective)の指標。 |

| BCP | 三重化バックアップ | オンライン・ニアライン・オフラインの3層バックアップ構成。 |

| 法規 | 個人情報保護法改正 | 2025年以降に予定される越境移転規制強化などの改正動向。 |

| 法規 | 電子帳簿保存法 | 電子データ保存要件の緩和・義務化に関する法令。 |

| セキュリティ | フォレンジック証跡 | インシデント調査のために保全された改ざん防止ログのこと。 |

| 人材 | 情報処理安全確保支援士 | サイバーセキュリティ対策の国家資格。 |

| 財務 | 設備投資促進税制 | 中小企業のIT投資に対する税制優遇措置。 |

| 組織 | CSIRT | コンピュータセキュリティインシデント対応チーム。 |

はじめに

ファイルインデックス障害とは何か、そしてその影響 ファイルインデックス障害とは、データストレージにおいてファイルの管理情報が破損したり消失したりする事象を指します。この障害が発生すると、ユーザーは必要なファイルにアクセスできなくなり、業務の効率が大幅に低下する可能性があります。特に、企業においては重要なデータが失われることで、業務の継続性が脅かされる恐れがあります。 このような状況に直面した際、冷静に対処することが求められます。ファイルインデックス障害の原因は多岐にわたり、ハードウェアの故障やソフトウェアのバグ、ウイルス感染などが挙げられます。しかし、これらの障害が発生した場合でも、適切なデータ復旧手法を用いることで、失われたデータを取り戻すことが可能です。 本記事では、ファイルインデックス障害の具体的な事例や、その影響、さらには復旧方法について詳しく解説します。データが失われることへの不安を軽減し、安心して業務を進めるために、ぜひご一読ください。

障害の原因を探る: インデックスの破損とそのメカニズム

ファイルインデックス障害の原因を理解することは、迅速なデータ復旧に向けた第一歩です。インデックスが破損する主な要因には、ハードウェアの故障、ソフトウェアの不具合、ウイルス感染、さらには不適切なシャットダウンなどが含まれます。 ハードウェアの故障は、ディスクドライブの物理的な損傷や劣化によって引き起こされることが多いです。特に、古いハードディスクやSSDは、使用頻度が高いほど故障のリスクが増します。また、ソフトウェアの不具合も重要な要因です。プログラムのバグやアップデートの失敗がインデックスのデータ構造を崩壊させることがあります。 ウイルス感染は、悪意のあるソフトウェアがシステムのファイル構造を変更することで発生し、データへのアクセスを困難にします。さらに、突然の電源断や不適切なシャットダウンは、インデックスの整合性を保つためのプロセスを妨げ、結果として破損を引き起こすことがあります。 これらの障害のメカニズムを理解することで、適切な予防策や復旧手法を講じることが可能になります。次の章では、具体的な事例を交えながら、インデックス障害が実際にどのように発生するのかを詳しく見ていきます。

データ復旧の基本: 初期対応と重要なステップ

ファイルインデックス障害が発生した場合、まずは冷静な初期対応が重要です。最初に行うべきは、影響を受けたデバイスの使用を停止することです。これにより、データの上書きを防ぎ、復旧の可能性を高めます。次に、データのバックアップがあるか確認し、最新のバックアップが存在する場合は、そのデータを利用することも選択肢の一つです。 バックアップがない場合、データ復旧ソフトウェアを使用することが考えられます。これらのツールは、破損したインデックスをスキャンし、可能な限りデータを復元することを目的としています。ただし、使用するソフトウェアは信頼できるものであることが重要です。特に、フリーソフトや海外製のものは情報漏洩や安全性の問題が懸念されるため、注意が必要です。 また、専門のデータ復旧業者に依頼することも一つの方法です。これらの業者は、最新の技術を駆使してデータを復旧する専門家であり、特に複雑な障害に対して高い成功率を誇ります。業者選びの際は、過去の実績や口コミを参考にすることが大切です。 このように、ファイルインデックス障害に対する初期対応は、データ復旧の成否を大きく左右します。次の章では、具体的な復旧手法や注意点について詳しく解説します。

専門ツールの活用: 効率的なデータ復旧ソフトの選び方

ファイルインデックス障害の復旧において、専門ツールの活用は非常に重要です。データ復旧ソフトウェアは、破損したインデックスをスキャンし、失われたデータを復元するための強力な手段となります。しかし、数多くの選択肢がある中で、どのソフトウェアを選ぶべきかは悩ましい問題です。 まず、信頼性の高いソフトウェアを選ぶことが重要です。ユーザーレビューや専門家の評価を確認し、過去の実績がある製品を選ぶと良いでしょう。また、トライアル版を提供しているソフトウェアも多く存在するため、実際に使用してみて、自分のニーズに合ったものかどうかを確認することができます。 次に、ソフトウェアの機能にも注目しましょう。特に、スキャンの深さや復元可能なファイル形式、ユーザーインターフェースの使いやすさなどがポイントです。複雑な操作が必要なものよりも、直感的に使えるものが望ましいです。さらに、復元したデータの保存先を指定できる機能も重要です。データの上書きを防ぐため、別のドライブや外部メディアに保存できることが推奨されます。 最後に、サポート体制も選定の重要な要素です。万が一のトラブルに備え、迅速に対応してくれるサポートがあるかどうか確認しておくと安心です。これらのポイントを踏まえて適切なデータ復旧ソフトを選ぶことで、ファイルインデックス障害からの迅速な復旧が期待できるでしょう。次の章では、データ復旧業者の選び方や注意点について詳しく解説します。

手動復旧の方法: 自力で行うデータ復旧の手順

手動復旧の方法は、ファイルインデックス障害が発生した際に、自力でデータを復旧するための手順を示します。まず最初に、影響を受けたデバイスの使用を停止し、データの上書きを防ぐことが肝心です。次に、デバイスを別のコンピュータに接続し、ディスクの状態を確認します。Windowsの場合、「ディスクの管理」ツールを使用して、ドライブの状態をチェックすることができます。 次に、コマンドプロンプトを開き、「chkdsk」コマンドを実行します。このコマンドは、ファイルシステムのエラーを検出し、自動的に修正を試みます。具体的には、「chkdsk X: /f」と入力し、Xを問題のあるドライブのドライブレターに置き換えます。この手順を行うことで、軽度のファイルシステムの問題が解決されることがあります。 また、データが完全に失われていない場合、ファイルの復元を試みることもできます。Windowsの「ファイル履歴」機能や、Macの「タイムマシン」を利用して、以前のバージョンのファイルを復元することが可能です。これらの機能が有効になっている場合、簡単にデータを取り戻すことができます。 手動復旧は、専門的な知識がなくても行える場合がありますが、成功率は状況によります。特に、重大なデータ損失が発生している場合は、専門のデータ復旧業者に依頼することを検討することが賢明です。次の章では、業者に依頼する際のポイントや注意点について詳しく解説します。

復旧後の対策: 再発防止のためにできること

復旧後のデータを守るためには、再発防止策を講じることが重要です。まず、定期的なバックアップを実施することが基本です。バックアップは、データの安全を確保するための最も効果的な手段です。自動バックアップシステムを導入し、重要なデータを定期的に外部ストレージやクラウドに保存することで、万が一の事態に備えることができます。 次に、システムの更新とパッチ適用を怠らないことが重要です。ソフトウェアやオペレーティングシステムの更新は、セキュリティの向上やバグ修正を目的としており、これを行うことで脆弱性を減少させることができます。また、ウイルス対策ソフトウェアを導入し、定期的にスキャンを行うことで、悪意のあるソフトウェアからシステムを守ることができます。 さらに、データの整合性を保つために、ファイルシステムのチェックや最適化を行うことも有効です。定期的に「chkdsk」や類似のツールを使用して、ファイルシステムのエラーを検出し、修正することで、インデックスの破損を未然に防ぐことができます。 最後に、従業員への教育も重要な要素です。適切なデータ管理やセキュリティ意識を高めるための研修を実施し、社内での情報共有を促進することで、人的ミスを減少させることができます。これらの対策を講じることで、ファイルインデックス障害の再発を防ぎ、安心してデータを利用できる環境を整えることができるでしょう。

データ復旧の重要性と今後の備え

ファイルインデックス障害は、企業にとって重大なリスクとなり得る問題です。データが失われることで業務が停滞し、ひいては経済的損失を招く可能性があります。そのため、日頃からのデータ管理やバックアップ体制の整備が不可欠です。特に、定期的なバックアップを行うことで、万が一の障害に備えることができます。また、システムの更新やウイルス対策も重要な要素です。 復旧手法には、自力での手動復旧や専門業者への依頼がありますが、状況に応じて最適な方法を選択することが求められます。特に、専門業者は高度な技術を持ち、複雑な障害に対しても高い成功率を誇ります。信頼できる業者を選ぶことで、安心してデータ復旧を任せることができるでしょう。 今後の備えとして、従業員への教育やデータ管理の意識向上も重要です。情報セキュリティの基本を理解し、適切な行動を取ることで、人的ミスを減少させることができます。これらの対策を講じることで、ファイルインデックス障害のリスクを軽減し、安心して業務を進める環境を整えることができるでしょう。

今すぐデータ復旧の準備を始めよう!

データ復旧の準備を始めることは、企業の情報資産を守るための重要なステップです。ファイルインデックス障害が発生した際に、迅速かつ効果的に対応するためには、事前の対策が不可欠です。まず、定期的なバックアップの実施を検討し、データの安全性を確保しましょう。また、信頼できるデータ復旧業者の選定も重要です。専門的な知識と技術を持つ業者に依頼することで、複雑な障害にも対応できる体制を整えられます。 さらに、社内での情報セキュリティ教育を通じて、従業員の意識を高めることも忘れずに。適切なデータ管理の実践が、将来的なトラブルを未然に防ぐ鍵となります。今すぐ、あなたの企業のデータ保護対策を見直し、安心して業務を進めるための準備を始めましょう。

復旧作業における注意事項とリスク管理

復旧作業を行う際には、いくつかの注意事項とリスク管理が重要です。まず、復旧作業を始める前に、影響を受けたデバイスの使用を完全に停止することが不可欠です。これにより、データの上書きを防ぎ、復旧の成功率を高めることができます。また、復旧作業を行う際には、必ず信頼できるソフトウェアや業者を選ぶことが大切です。特に、フリーソフトや不明な出所のソフトウェアは、情報漏洩やさらなるデータ損失のリスクを伴うため、慎重に選定する必要があります。 次に、復旧作業中は、データの保存先に十分注意を払うことが求められます。復旧したデータを元のドライブに保存すると、上書きのリスクが高まるため、別のドライブや外部メディアへの保存を推奨します。また、復旧作業を行う際には、作業手順を文書化し、何を行ったかを記録しておくことが重要です。これにより、問題が発生した際の原因追及や、今後の対策に役立てることができます。 最後に、復旧作業が成功した場合でも、データの整合性や完全性を確認するための検証作業を行うことが重要です。復旧したデータが正常に動作するか、必要なファイルがすべて復元されているかを確認することで、安心して業務を再開できる環境を整えることができます。これらの注意点を踏まえ、慎重に復旧作業を進めることが、データの安全性を確保するための鍵となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。