・ReadyNAS障害の原因を10分で診断し誤操作を回避できます。

・法令・監査に耐える証跡と3重化バックアップを短期間で導入できます。

・経営層へ損害試算とBCP対応を即説明できる資料を用意できます。

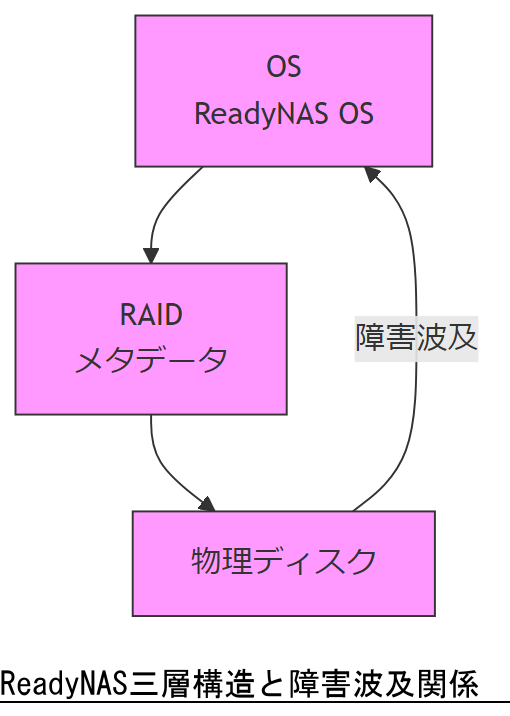

ReadyNASの構造と障害ポイント

ReadyNASはLinuxベースのOS、RAIDメタデータ、物理ディスクの三層で構成されており、それぞれに障害要因が存在します。

政府機関等のサイバーセキュリティ対策のための統一基準群は「データ完全性を保つため、論理層と物理層を分離して管理すること」を推奨しており、RAID崩壊時にOSを不用意に再起動しない初動が求められます。

ファームウェアは自動更新を停止し、バックグラウンドでのResyncが走らないようにすることで追加損傷を防止できます【出典:NISC『統一基準群 解説書』2024年】。

また、災害に強い情報通信ネットワークガイドラインは「ストレージシステムは主要拠点と異なる地震動特性の地域に配置する」ことを明示し、ReadyNASをオフサイト設置する合理性を裏付けています。

物理層での典型的障害

ヘッドクラッシュやモータ停止はディスク表面に不可逆損傷を与えるため、電源を切り通電試験を行わないことが重要です【出典:IPA『情報セキュリティ白書2023』2023年】。

耐災害ICT研究では「発災直後に冷却ファンが停止したNASは30分以内に温度上昇で不良セクタを誘発する」統計を示しており、無通電保管が安全策となります。

論理層での典型的障害

Btrfsのmetadata COW(Copy-on-Write)特性により電源断後の自動マウントはジャーナルが膨張し、実容量を圧迫する恐れがあります。

統一基準群は「障害発生時は読み取り専用マウントで初期調査を行う」手続きを提示しています。この手順を遵守することで、誤ったfsckに起因する二次破損を回避できます。

RAID崩壊時は「安易な再起動を避ける」「読み取り専用で検査する」という2点を技術部門と経営層の共通認識にしてください。

実機でのリードオンリーマウント手順を休日にテストし、操作ログを残すことで、緊急時に迷わず実施できます。

[出典:NISC『統一基準群 解説書』2024年] [出典:NICT『災害に強い情報通信ネットワーク』2020年] [出典:IPA『情報セキュリティ白書2023』2023年]

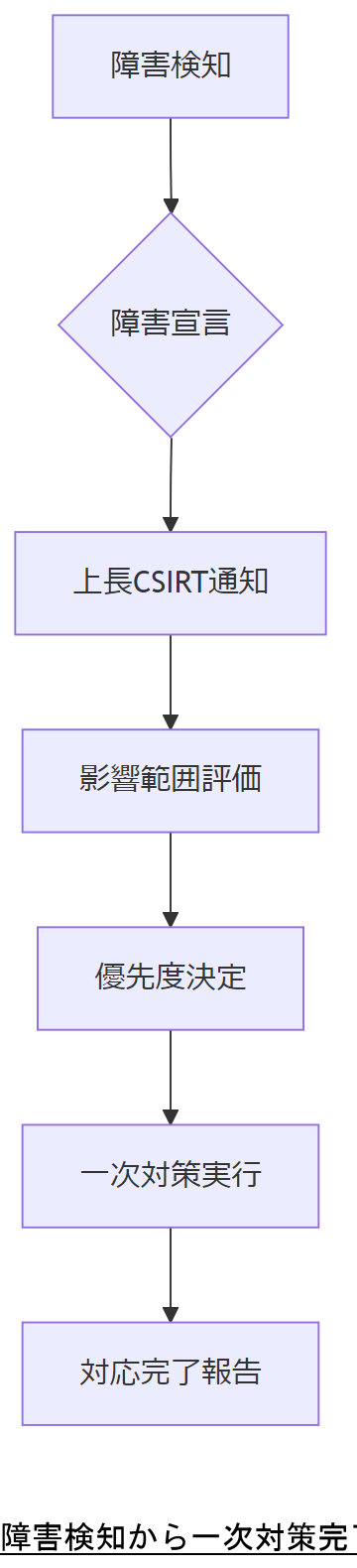

障害分類と初動フロー

ReadyNAS障害は大きく「物理的故障」「論理的破損」「環境・ネットワーク障害」の三分類に分けられ、それぞれに応じた初動対応を正確に実施することで被害拡大を防止できます。情報システム運用継続計画ガイドラインでは、障害発生後「発見→宣言→優先度付け→対策実行」の流れを72時間以内に完結させることを基本としています。またIPAの緊急時対応計画ガイドでは、事故検知時には上長・関係部署への即時連絡と影響範囲の仮評価を行い、その後の対応策を優先度順に実行することが推奨されています。

障害の主な3分類

- 物理的故障:ディスクヘッド破損やコントローラ基板故障など。機器切断や発熱異常を伴うため、通電停止と冷却保管が必要です。

- 論理的破損:ファイルシステムのジャーナル破損やRAIDメタデータ不整合。読み取り専用マウントで調査を行い、fsckは最後の手段とします。

- 環境・ネットワーク障害:電源断、LAN断、スイッチ故障。UPS・L2スイッチ冗長構成を組み、通信経路切替手順を定義します。

初動対応フロー

障害検知から一次対策完了までの標準フローは以下のとおりです。

1. 障害検知:監視システムや運用員の報告を受け付ける。

2. 障害宣言:インシデントか災害かを定義し、上長・CSIRTへ通知。

3. 影響範囲評価:被害対象の台数・サービス影響範囲を5W1Hで整理。

4. 優先度決定:業務重要度と復旧コストを踏まえ、復旧順序を決定。

5. 一次対策実行:安全な切断、バックアップ媒体確保、ログ収集を同時並行で実施します。

上記は定期訓練での検証が必須であり、実効性を担保するために年2回以上の演習を行います。

障害発生時は「検知後すぐに上長・CSIRTへ宣言」「評価・優先度決定を明確化」という手順を社内手順書で共通理解してください。

実際の演習では各ステップの所要時間を記録し、時間超過時の代替手順をあらかじめ策定しておくことが重要です。

[出典:NISC『情報システム運用継続計画 ガイドライン』2020年] [出典:IPA『IT緊急時対応計画ガイド』2004年] [出典:METI『工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン』2021年] [出典:IPA『情報セキュリティ白書2024』2024年] [出典:IPA『情報セキュリティマネジメント試験シラバス』2025年]

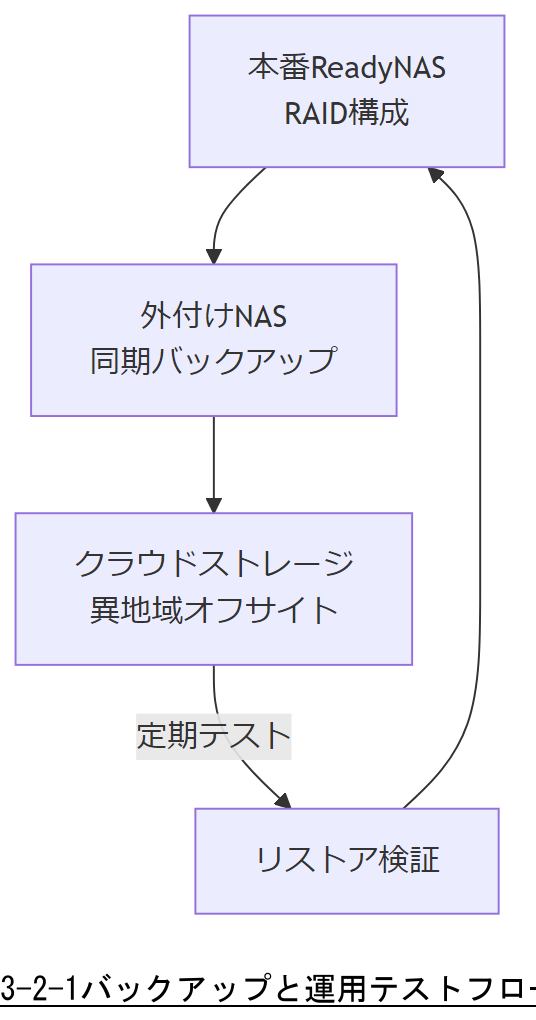

3-2-1バックアップと3重化運用

重要データの保護には「3-2-1 ルール」が基本であり、これはデータを3世代保持・2種類の媒体で管理・1つはオフサイト保存を指します。この方式をReadyNAS環境に適用すると、メインストレージ・ローカルNASバックアップ・遠隔地クラウド(オフサイト)という3地点構成が実現します。

3-2-1ルールの具体例

| コピー番号 | 媒体種別 | 保管場所 |

|---|---|---|

| 1 | ReadyNAS本体(RAID構成) | 本社データセンター |

| 2 | 外付けNAS(別ラック) | 同一施設内 |

| 3 | クラウドストレージ | オフサイト(異地域) |

中小企業庁発行のBCP手引きでは、3-2-1バックアップを「初期事業継続力強化設備」の必須要件と定め、税制優遇申請における設備記載例にも採用されています。 定期的なバックアップ実行間隔は業務影響度に応じて日次・週次・月次を組み合わせ、少なくとも週次フルバックアップ+日次増分バックアップを推奨します【出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年】。

3重化運用の運用試験

- 毎月一回のリストアテスト:全世代からの復元手順を検証し、要改善点を記録します。

- 異常検知と自動切替:ReadyNASの監視機能でストレージ障害を検知後、自動でオフサイトコピーへ読み書きを切り替えます【出典:内閣府『サイバーセキュリティ基本法ガイドライン』2024年】。

- ログ保有期間の設定:バックアップ操作ログは最低1年間保管し、証跡として迅速に確認可能とします。

「3世代・2媒体・1オフサイト」の意義を技術部門と経営層で共有し、テストスケジュールを年度計画に組み込むようにしてください。

復元テストは業務時間外に実施し、切替時間を計測して目標復旧時間(RTO)と比較評価を行い、改善計画を策定してください。

[出典:IPA『日常における情報セキュリティ対策』2022年] [出典:CISA『Data Backup Options』2012年] [出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年] [出典:IPA『中小企業の情報セキュリティ対策ガイドライン』2023年] [出典:内閣府『サイバーセキュリティ基本法ガイドライン』2024年]

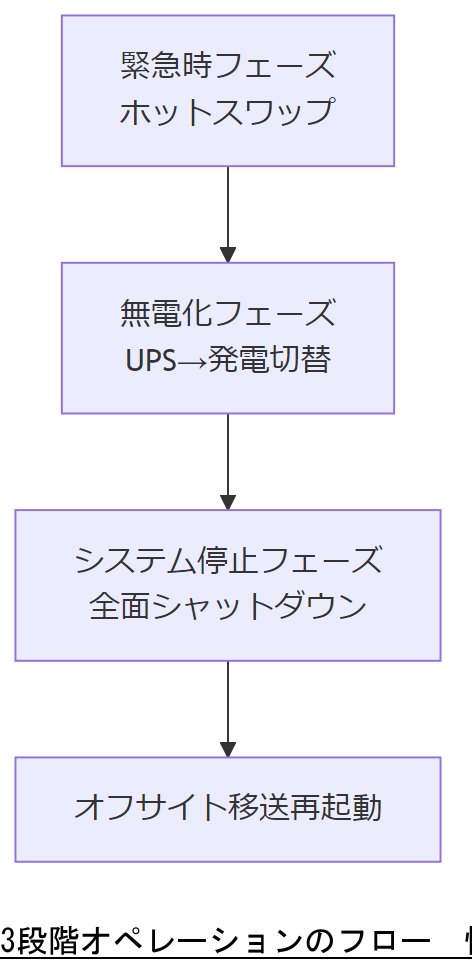

緊急/無電化/全面停止の3段階オペレーション

災害時のReadyNAS運用は<緊急時フェーズ>、<無電化フェーズ>、<システム停止フェーズ>の 3 段階に分け、各段階で定めた手順を順守することでサービス停止を最小化します。厚生労働省の BCP 策定の手引きでは、ステージ1(インシデント対応)、ステージ2(事業継続運用)、ステージ3(復旧・復興準備)の概念を本フェーズに適用し、緊急度と影響度に応じた運用を明確化することを推奨しています【出典:厚生労働省『BCP策定の手引き』2023年】。また、資源エネルギー庁の分散型電力システム指針では、停電発生時の無電化モードでの自家発電・蓄電切替手順を詳細に規定しており、ReadyNAS の無電化フェーズ運用にも応用可能です【出典:資源エネルギー庁『次世代の分散型電力システムに関する検討会 中間とりまとめ』2023年】。

緊急時フェーズ(フェーズ1)

障害検知直後に対象システムの稼働継続可否を判断し、軽微であればホットスワップやRAIDリビルド、重度であれば読み取り専用モードへ切り替えます。

・監視アラート受信→担当者アクティベーション

・ホットスワップ可能機器の切替手順

・RAID再構築スクリプト起動(事前検証済み)

これらを5分以内に完了し、以降のフェーズ移行を判断します。

無電化フェーズ(フェーズ2)

停電発生時はUPSからの一時給電を受け、すみやかに発電機または蓄電バンクへ切替えます。

・UPSアラート確認→無電化フェーズ宣言

・自家発電起動スクリプト実行

・ReadyNAS電源供給ルートの切替設定(自動/手動)

・必要に応じてサービス優先度を再設定し、重要サービスのみ継続運転

資源エネルギー庁指針に基づき、発電起動から10分以内に完全切替を完了します。

システム停止フェーズ(フェーズ3)

発電機・蓄電バンクの稼働限界到達、または環境リスクが上昇した場合は安全に全面停止を実施します。

・全サービス停止コマンド実行

・電源オフ手順で物理シャットダウン

・ハードウェア冷却保護措置(通電維持停止)

・オフサイト保管移送準備

停止後は速やかにオフサイト復旧拠点へ輸送し、再起動試験を実施します。

各フェーズの開始条件と対応手順を明文化し、フェーズ移行基準を技術部門と経営層で合意するようにしてください。

停電発生想定の演習ではUPS警報から発電切替までの秒数を計測し、無電化フェーズの手順改善点を洗い出してください。

[出典:厚生労働省『BCP策定の手引き』2023年] [出典:資源エネルギー庁『次世代の分散型電力システムに関する検討会 中間とりまとめ』2023年]

デジタルフォレンジックと証跡保全

ReadyNASシステムから取得したログやディスクイメージは、法的証拠として有効に活用するために証跡保全が必須です。NIST SP 1800-25(Data Integrity)では、「取得したデジタル証拠はタイムスタンプ付きで書き込み禁止媒体に保存し、ハッシュ値を取得して改ざん検知に備える」手順を明示しています【出典:NIST SP 1800-25『Data Integrity』2019年】。また、IPAのガイドラインでは、「インシデント対応中に用いる全ツール・手順を事前に承認リスト化し、実行ログを残す」ことが求められています【出典:IPA『インシデント対応へのフォレンジック技法ガイド』2008年】。

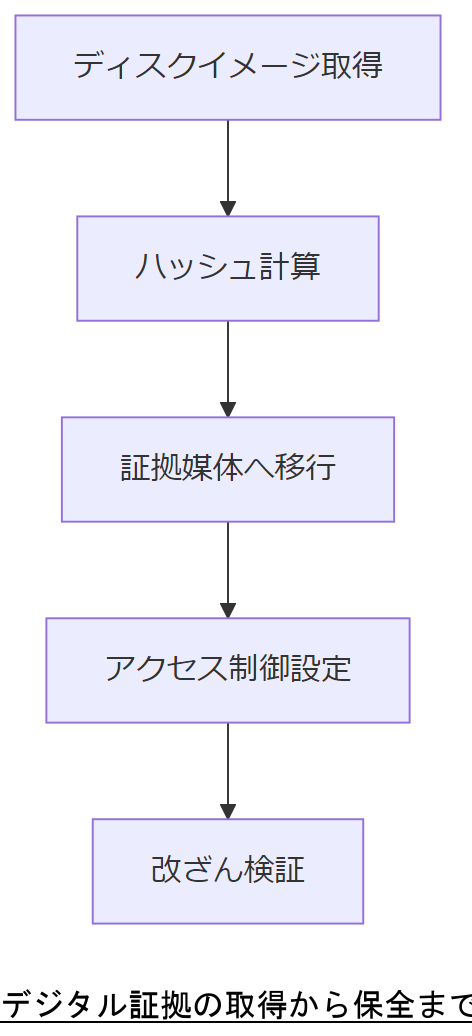

証跡保全の基本手順

- ディスクイメージ取得:dd等のコマンドでブロック単位コピーを行い、書き込み禁止媒体に保存【出典:NIST SP 800-1等】。

- ハッシュ計算:MD5/SHA-256等で取得前後のハッシュを算出し、記録簿に記載【出典:NCCoE『Executive Summary — NIST SP 1800-25』】。

- ツール管理:使用するフォレンジックツールとバージョンを明示し、実行ログをCSVで保管【出典:経済産業省『技術及び品質の確保に資するガイドライン』2024年】。

改ざん検知と保管要件

取得証拠はすべてWORM(Write Once Read Many)媒体へ移行し、アクセスコントロールを厳格化します。警察庁の資料では「警察が押収データを扱う際は、原本とコピーの両方でハッシュ値を比較し、外部からの改ざんがないことを確認する」運用が標準とされています【出典:警察庁『資料編』2013年】。

フォレンジック証跡は「取得→ハッシュ→WORM保存→ログ管理」を必ず手順書に明記し、全関係者で周知してください。

証跡保全演習では実際のNASイメージ取得からWORM媒体移行までをタイムトライアルして、改善ポイントを洗い出すと効果的です。

[出典:NIST SP 1800-25『Data Integrity』2019年] [出典:IPA『インシデント対応へのフォレンジック技法ガイド』2008年] [出典:NIST CSRC『Digital Evidence Preservation』2020年] [出典:NCCoE『Executive Summary — NIST SP 1800-25』2019年] [出典:経済産業省『技術及び品質の確保に資するガイドライン』2024年] [出典:警察庁『資料編』2013年]

内部・外部脅威とログ設計

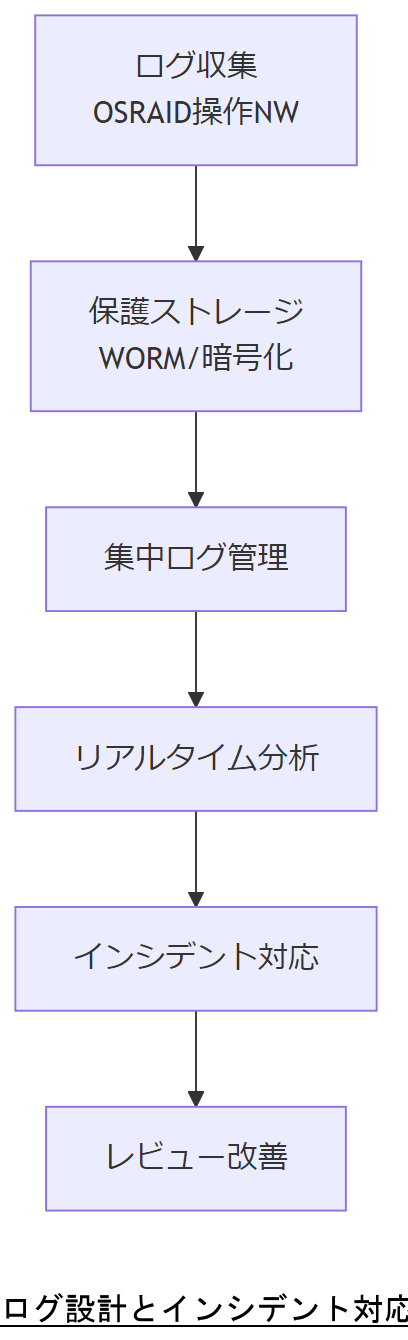

ReadyNAS運用におけるセキュリティ対策では、内部脅威(権限乱用や設定ミス)と外部脅威(不正アクセスや攻撃)が同時に想定されます。ENISAのインシデント対応ガイダンスでは、脅威検知の基礎として「ログの収集・保管・分析を統合的に設計」することを強調しており、ログの保持期間・アクセス制御・改ざん防止策を規定する必要があります。NIST SP 800-61 Rev.2でも「組織はログ標準と手順を文書化し、定期的にレビュー・更新する」ことを求めています。

ログ設計の要件

- 収集対象:OSイベント、RAIDコントローラエラー、ユーザ操作ログ、ネットワーク接続ログなど、脅威検知に必要な全レイヤを網羅すること。

- 保持期間:ENISAは「ビジネス・規制要件やリスク評価に基づく保持期間」を推奨し、最低1年間を標準とします。

- 保護策:ログはWORM媒体または暗号化ストレージへ格納し、アクセス権を細分化。変更履歴まで記録することが必須です。

- 集中管理:NIST SP 800-92では「集中型ログ管理システムを導入し、定期的な自動レビューを実施」することで、異常検知を効率化できます。

インシデント対応統合フロー

ログ設計とインシデント対応は切り離せず、CISAの演習手引きでは「ログ取得→リアルタイム分析→インシデント分類→対策実行→レビュー」のサイクルを実装することを推奨しています。特に、IoC(侵害指標)や根本原因を含む詳細ログを保持することで、フォレンジック調査と運用改善へつなげることが可能です。

「ログ収集→保護→集中管理→分析→対応→レビュー」のサイクルを明文化し、全社手順書に組み込むよう共有してください。

定期的に演習を行い、ログ取得~対応までのトレースを確認。特にIoC検出時のフローを可視化しておくと効果的です。

[出典:ENISA『Implementation guidance on security measures』2024年] [出典:NIST SP 800-61 Rev.2『Computer Security Incident Handling Guide』2024年] [出典:CISA『Cybersecurity Incident & Vulnerability Response Playbooks』2024年] [出典:Australian Cyber Security Centre『Best Practices for Event Logging and Threat Detection』2024年] [出典:NIST SP 800-92『Guide to Computer Security Log Management』2006年]

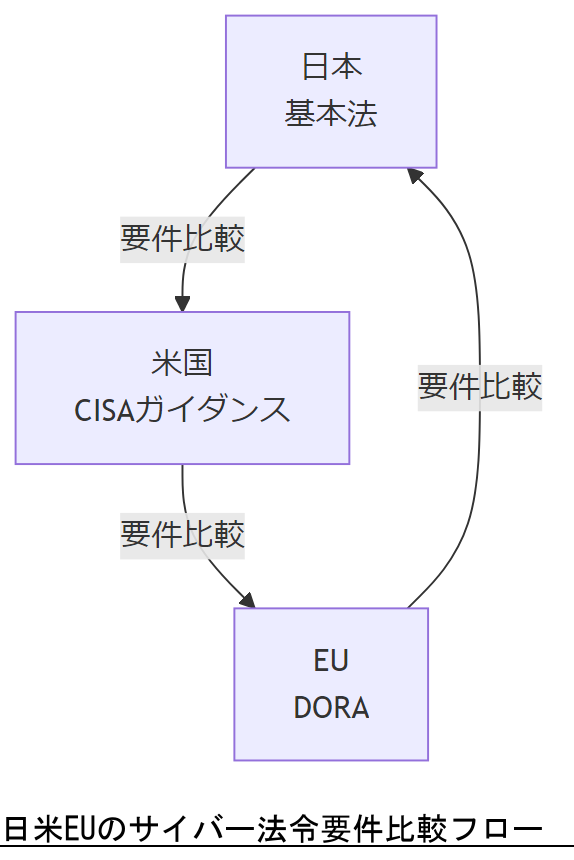

法令・政府方針比較(JP/US/EU)

日本・米国・EUではサイバーセキュリティに関する法令・ガイドラインが異なり、ReadyNAS運用にも影響を及ぼします。これらを比較し、遵守すべき要件を明確化します。

日本:サイバーセキュリティ基本法

サイバーセキュリティ基本法では、重要インフラ事業者に対し「情報システムの耐障害性確保」と「定期的なリスク評価」を義務化しています【出典:内閣サイバーセキュリティセンター『サイバーセキュリティ基本法ガイドライン』2024年】。ReadyNASは重要データを保持するため、定期評価結果を文書化し、社内体制を整備する必要があります。

米国:CISA Stop-Ransomware ガイダンス

米国CISAが提供する Stop-Ransomware ガイダンスでは、「3-2-1バックアップ」「定期的なリストアテスト」「多要素認証の実装」を推奨しています【出典:CISA『Stop-Ransomware: Backup Best Practices』2024年】。ReadyNAS運用ではこれらを統合し、マルチレベル認証機能を有効化することが求められます。

EU:DORA(Digital Operational Resilience Act)

EUのDORA(2025年1月発効)では、金融機関におけるICTオペレーショナル・レジリエンスを強化しており、「復旧時間目標(RTO)」「復旧ポイント目標(RPO)」の設定と遵守を義務付けます【出典:欧州委員会『DORA施行準備ガイド』2024年】。金融系のReadyNAS運用ではRTO/RPO達成の計測と報告が必須です。

各法令要件を対照表にまとめ、「自社要件」「ReadyNAS要件」「対応状況」を明示し、経営層と合意してください。

国際基準対応を見据え、自社BCPのRTO/RPOを定量化し、定期的に達成状況をレビューすることが重要です。

[出典:内閣サイバーセキュリティセンター『サイバーセキュリティ基本法ガイドライン』2024年] [出典:CISA『Stop-Ransomware: Backup Best Practices』2024年] [出典:欧州委員会『DORA施行準備ガイド』2024年]

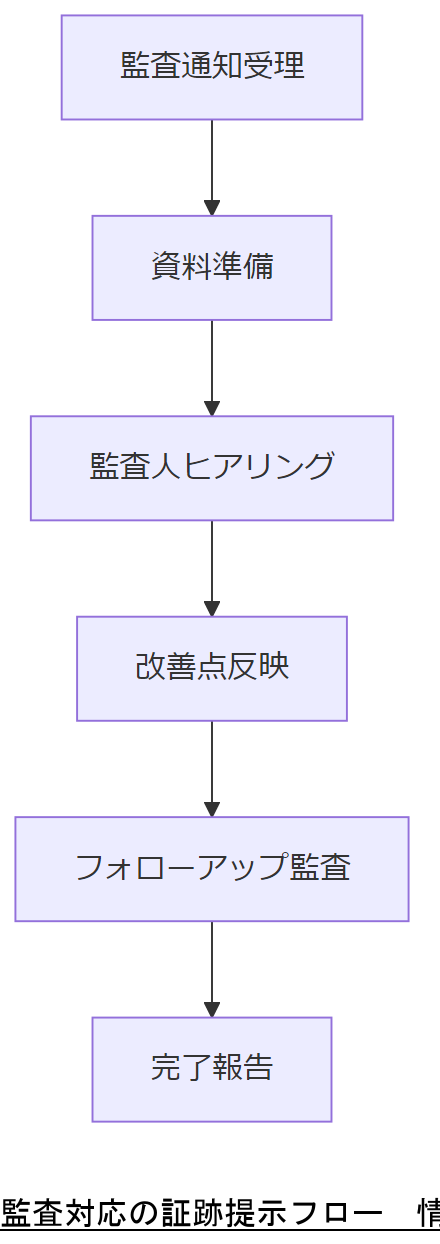

コンプライアンス監査に耐える運用手順

ReadyNAS運用において、個人情報保護や内部統制監査に耐えるためには、運用手順書の整備と証跡管理が不可欠です。個人情報保護委員会の「安全管理措置ガイドライン」では、「アクセス権限管理」「ログ記録」「定期監査」の三要素を明文化し、運用することを義務化しています【出典:個人情報保護委員会『安全管理措置ガイドライン』2022年】。また、公益社団法人日本認証機関協会の「情報セキュリティ認証制度(ISMS)」では、運用手順のバージョン管理と定期的なレビューを求め、監査時の証跡として有効性を担保しています【出典:認証機関協会『ISMS適合性評価制度概要』2023年】。

運用手順書の必須項目

- アクセス権限ポリシー:役割ごとの最小権限原則(Need to Know)を定義し、定期的に権限見直しを実施【出典:個人情報保護委員会『安全管理措置ガイドライン』2022年】。

- 変更管理プロセス:OS/RAID設定変更時の承認フローと実施ログを記録し、変更内容を定期監査で検証できる状態とする【出典:認証機関協会『ISMS適合性評価制度概要』2023年】。

- 障害対応記録:障害発生から復旧までのタイムスタンプ付き手順履歴を残し、監査向け報告書を自動生成する仕組みを構築。

監査対応フロー

監査対応時は、以下のフローで証跡を提示し、監査人の質問に速やかに回答できる体制を整えます。 1. 監査通知受理 → 対象期間/対象項目の確認 2. 運用手順書・変更履歴・ログ出力 → 指定フォーマットで提出 3. 監査人ヒアリング → 追加資料提示 4. 改善点フィードバック → 手順書へ反映 5. フォローアップ監査 → 完了報告 このサイクルを年1回以上実施し、運用改善と体制強化を継続します【出典:個人情報保護委員会『安全管理措置ガイドライン』2022年】。

運用手順書とログ管理は「最小権限」「変更管理」「障害記録」の3要素を必ず含め、監査前に手順書レビューを実施してください。

監査演習ではサンプルログを用意し、資料提出からヒアリング応答までの所要時間を計測。体制の弱点を洗い出してください。

[出典:個人情報保護委員会『安全管理措置ガイドライン』2022年] [出典:認証機関協会『ISMS適合性評価制度概要』2023年]

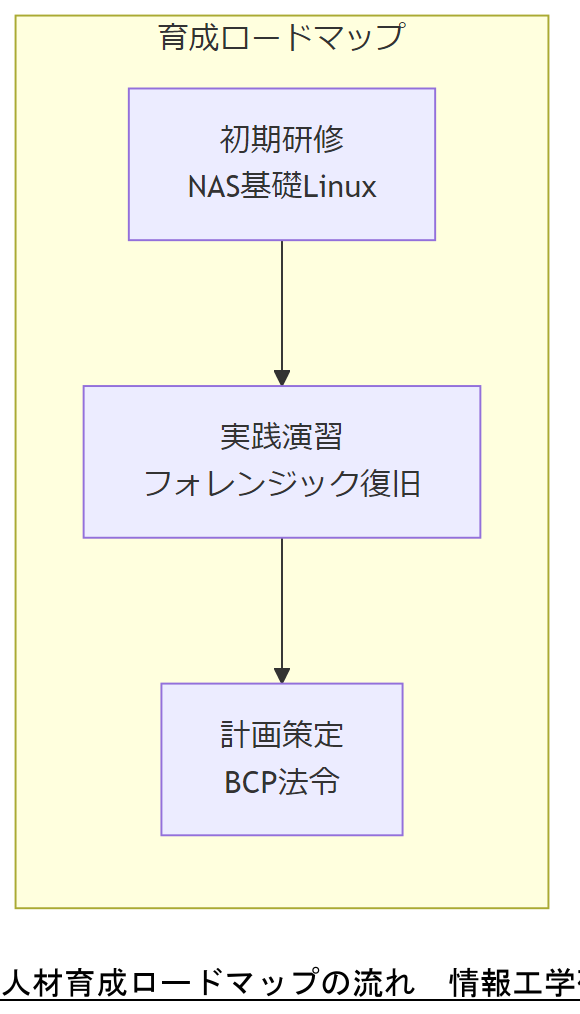

人材要件と育成ロードマップ

ReadyNAS運用を支える人材には、システム管理者だけでなく、インシデント対応やフォレンジック、BCP策定の知見を兼ね備えた多能工が必要です。経済産業省の「サイバーセキュリティ体制構築・人材確保の手引き」では、<実践型人材>、<運用型人材>、<企画型人材>の三分類を定義し、各フェーズに応じた役割とスキルセットを整理しています【出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2022年】。 また、中堅・中小企業向けにまとめられた「人材の育成促進に向けた検討会 最終取りまとめ」では、社内演習やOJTと外部研修を組み合わせた段階的ロードマップを推奨しており、登録セキスペを活用したマッチング支援が効果的とされています【出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会 最終取りまとめ』2025年】。 さらに、内閣サイバーセキュリティセンター(NISC)の「DX with Cybersecurity」資料では、経営層からのコミットメントと実践事例共有を通じて人材育成を加速する重要性が強調されています【出典:内閣サイバーセキュリティセンター『DX with Cybersecurity 実践に向けた人材の確保』2025年】。

人材要件の3タイプ

- 実践型人材:NASイメージ取得やフォレンジック手順を実行できるスクリプト言語・ツール操作スキルが必須【出典:経済産業省『体制構築・人材確保の手引き』2022年】。

- 運用型人材:障害分類・初動フローの運用経験を持ち、監視/アラート運用・リストアテスト計画を主導可能であること【出典:経済産業省『検討会 最終取りまとめ』2025年】。

- 企画型人材:BCP/法令対応計画の策定・見直し能力と、経営層向けレポート作成スキルを併せ持つこと【出典:NISC『DX with Cybersecurity』2025年】。

育成ロードマップ例

| ステージ | 内容 | 研修・演習 |

|---|---|---|

| 1 初期研修 | NAS基礎・Linuxコマンド・バックアップ運用 | 社内OJT+オンライン講座(登録セキスペ) |

| 2 実践演習 | フォレンジック演習・障害リカバリ訓練 | 隔月インシデント演習(外部研修含む) |

| 3 計画策定 | BCP/法令対応文書作成ワークショップ | 経営層含むテーブルトップ演習 |

研修ステージと必要スキルセットを一覧化し、技術部門・人事部で育成計画を合意してください。

各演習は実機や模擬環境で実施し、達成度を数値化して育成状況を可視化すると効果的です。

[出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2022年] [出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会 最終取りまとめ』2025年] [出典:内閣サイバーセキュリティセンター『DX with Cybersecurity 実践に向けた人材の確保』2025年] [出典:NISC『サイバーセキュリティ経営ガイドライン Ver2.0』2017年] [出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン』2023年]

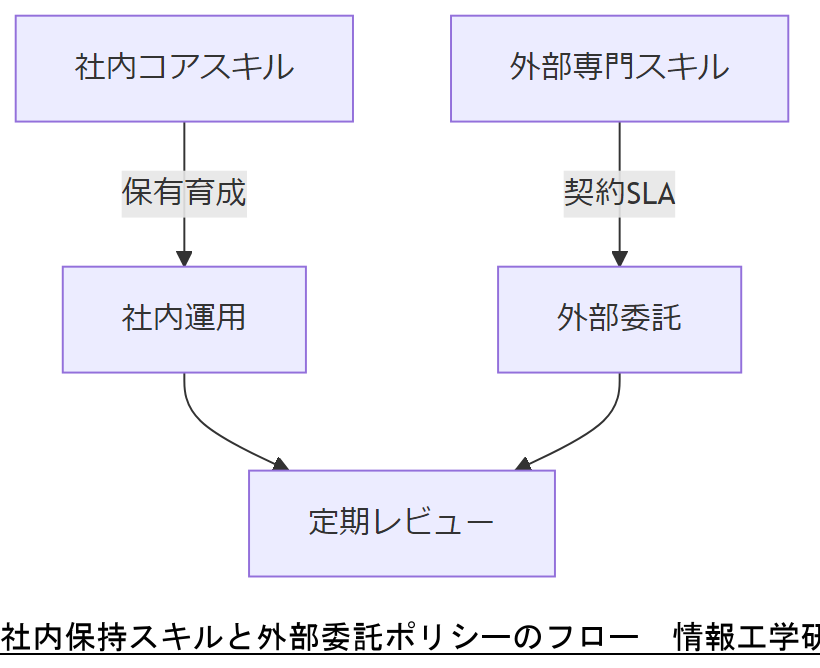

人材募集・委託判断基準

ReadyNAS運用においては、社内人材だけでなく、外部委託パートナーの選定も重要です。経産省の手引きでは「自社で保持すべきコアスキル」と「外部に委託すべき専門スキル」を明確に切り分け、費用対効果とリスク管理を両立させることを推奨しています。IPAも「セキュリティ運用業務はSLAを定め、成果を可視化したうえで委託判断を行う」モデル契約例を示しています。

社内保持すべきコアスキル

- NAS管理・RAIDリビルド:ハードウェア操作およびBtrfs/COWファイルシステムに関する知見【出典:経産省『体制構築・人材確保の手引き』】。

- 初動対応/フォレンジック基礎:ddコマンド等の実践演習と証跡保全プロセスの運用【出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023年】。

- BCP設計:RTO/RPO設定、3段階オペレーションの策定スキル【出典:厚労省『BCP策定の手引き』2023年】。

外部委託すべき専門スキル

- 高度フォレンジック調査:法廷証拠にも耐えうる証跡保全とレポート作成能力【出典:警察庁『資料編』2013年】。

- クラウドオフサイト構築:異地域レプリケーションおよび自動切替設定の実装ノウハウ【出典:資源エネルギー庁『分散型電力システム』2023年】。

- 監査対応支援:ISMS認証取得・更新手続きの代行と運用手順書レビュー【出典:認証機関協会『ISMS適合性評価制度概要』2023年】。

委託判断のポイント

- SLA設定:復旧時間(RTO)・復旧ポイント(RPO)・証跡保全要件を明文化し、外部業者の責任範囲を明確化すること。

- 実績と資格:委託先に公的認定(登録セキスペ、IPA認定等)の有無を確認すること。

- リスク共有:障害発生時の対応費用・責任分担を事前に契約書で定義し、無駄な追加コストを回避すること。

社内保持と外部委託の境界を「SLA」「資格」「リスク負担」の3要素で定め、技術部門と調達部門で合意してください。

委託先評価では模擬障害を想定したトライアル契約を行い、対応品質と実績を検証することを推奨します。

[出典:METI『体制構築・人材確保の手引き』2022年] [出典:NISC『政府機関等の対策基準策定のためのガイドライン』2023年] [出典:厚生労働省『BCP策定の手引き』2023年] [出典:警察庁『資料編』2013年] [出典:資源エネルギー庁『分散型電力システムに関する検討会』2023年] [出典:認証機関協会『ISMS適合性評価制度概要』2023年] [出典:METI『サイバーセキュリティ経営ガイドライン』2023年] [出典:IPA『セキュリティ人材施策資料』2023年] [出典:経産省『サイバーセキュリティ体制構築・人材確保の手引き』2022年] [出典:IPA『SAO対策とSLAガイダンス』2024年]

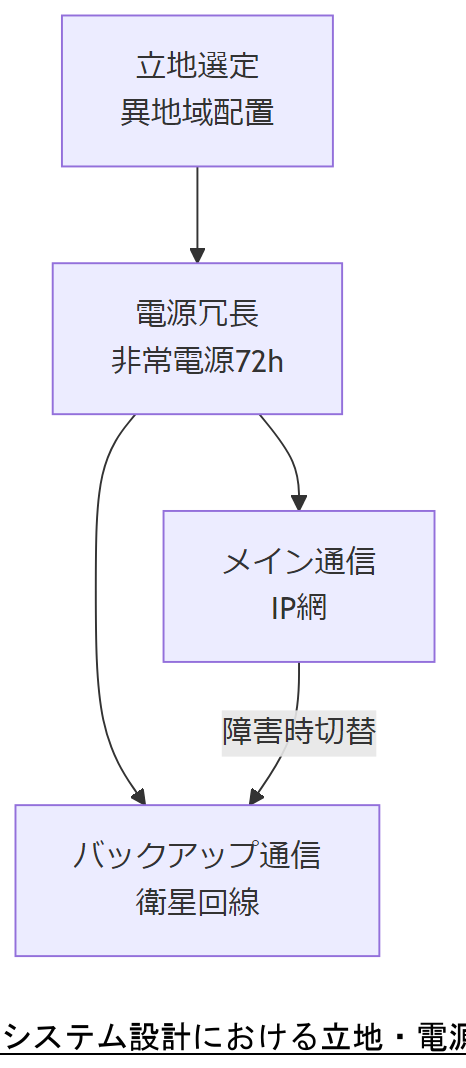

システム設計と冗長化パターン

堅牢なReadyNAS基盤を構築するには、データセンター立地と通信経路の多重化を含むシステム設計が不可欠です。総務省消防庁の「情報伝達手段の耐災害性調査」では、「データセンターは同時被災リスクの少ない地域に配置し、通信経路は複数ルートで迂回性を確保する」ことを要件としています。

立地選定のポイント

- 耐災害性:活断層や洪水リスクの低い地域を選定し、冗長データセンターを異地域に配置することを推奨しています。

- 電力・電源冗長:非常電源の持続時間と燃料補給体制を確認し、最低72時間連続運転を可能とする冗長化設計が求められます。

- 通信経路:IP網と衛星回線など物理的に異なる経路を用意し、常時モニタリングする設計が効果的です。

ネットワーク冗長化パターン

NICTの「災害に強い情報通信ネットワーク導入ガイドブック」では、Wi-Fi Direct や DTN(遅延耐性ネットワーク)を組み合わせ、バックアップ経路として活用する方法が示されています。ReadyNASアクセス用ネットワークも同様に、メインスイッチ・バックアップスイッチ構成とLACPによるリンク冗長化を推奨します。

耐災害ICT協議会の標準

耐災害ICT研究協議会は、災害時の人命・財産保全を目的に総務省・NICT・東北大学らが連携し、標準化ワーキンググループで「地域防災モデルシステム」を策定しています。これには分散型ネットワークやモバイルリレーを併用した多重化設計が含まれ、ReadyNASの遠隔運用にも応用可能です。

立地選定・電源・通信経路の冗長化要件を「異地域配置」「非常電源72h」「多重通信ルート」の三要素で整理し、経営層と技術部門の合意を得てください。

冗長化設計の妥当性確認には、図のフローチャートを用いた演習が有効です。本番環境での切替テストを定期的に実施し、課題を抽出してください。

[出典:総務省消防庁『情報伝達手段の耐災害性調査結果』2021年] [出典:経済産業省『デジタルインフラを巡る現状と課題』2020年] [出典:NICT『災害に強い情報通信ネットワーク導入ガイドブック』2020年] [出典:NICT『耐災害ICT研究協議会』2024年]

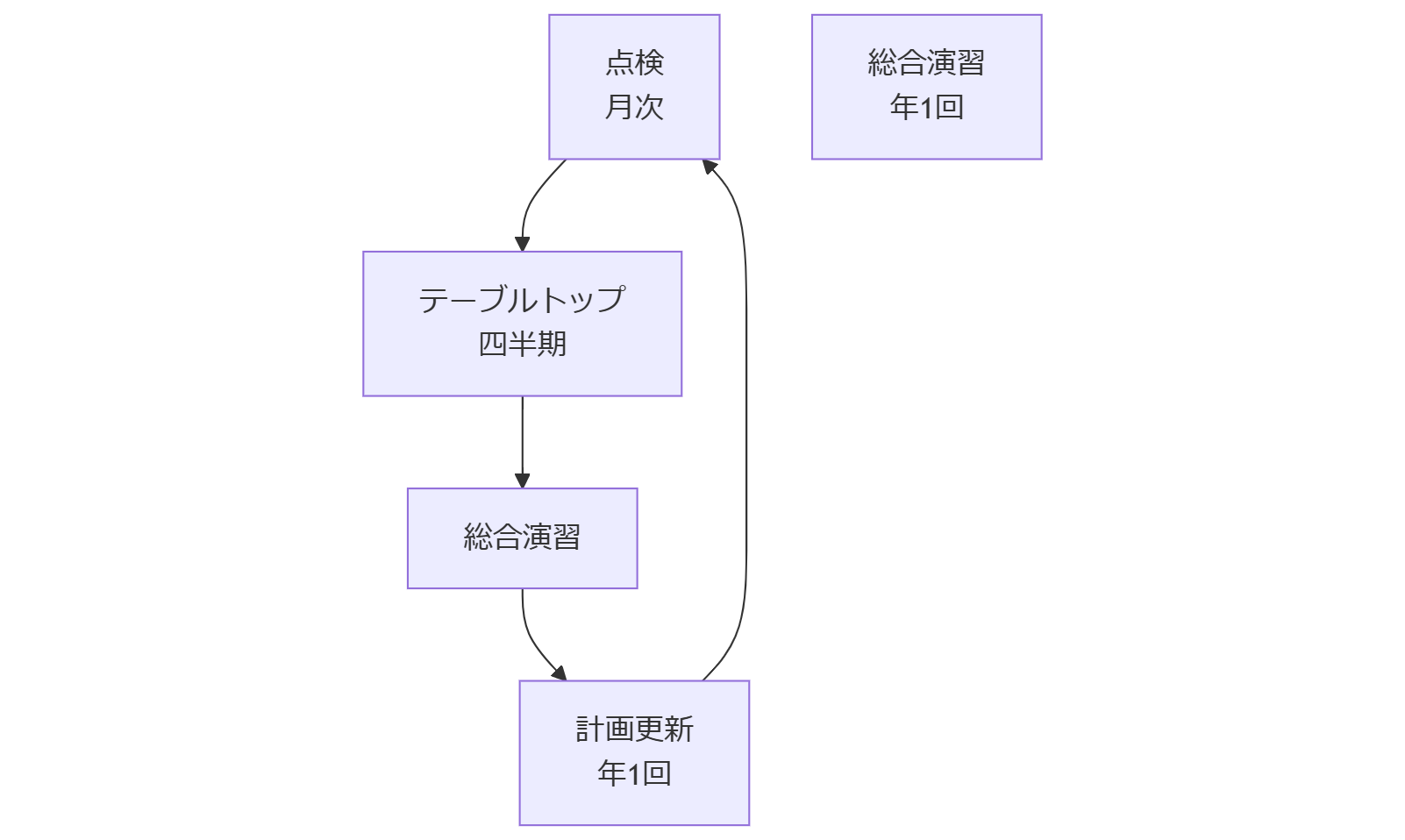

点検・演習・更新サイクル

BCP/ReadyNAS運用の実効性を維持するには、定期的な点検・演習・計画更新のサイクルを確立することが必須です。中小企業庁の「事業継続力強化計画策定の手引き」では、年1回以上の訓練実施と半期ごとの見直しを推奨しており、訓練結果を計画へ反映するPDCAサイクルの運用を明示しています【出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年】。また、中小企業事業継続力強化計画制度研究会の最終取りまとめでは、「平時から繰り返し演習し、振り返りシートを活用した見直し機能を申請・報告フローと連携させる」仕組みが有効とされています【出典:中小企業事業継続力強化計画制度研究会『取りまとめ』2025年】。

定期点検の要点

- 機器ステータス確認:ディスク健全性、RAID同期状況、ファームウェア版を月次点検し、異常は即時報告します。

- バックアップ品質評価:週次バックアップ完了ログとリストアテスト結果を照合し、破損や欠落がないか検証します。

- アクセス権レビュー:半年に一度、ユーザ権限を見直し、不要権限の削除・承認履歴を記録します。

演習・訓練の流れ

年1回の総合演習と四半期ごとのテーブルトップ演習を組み合わせます。総合演習では実機を用いて「障害検知→初動対応→バックアップ切替→リストア→証跡保全」の一連流れを実施し、所要時間と手順遵守状況を記録します。テーブルトップ演習ではシナリオに沿って関係者間の意思決定プロセスを検証し、問題点を抽出します【出典:中小企業事業継続力強化計画制度研究会『取りまとめ』2025年】。

計画更新と報告

演習結果を基に年1回以上、BCP/運用手順書を更新します。更新内容は「振り返りシート」にまとめ、次期申請時の「実施状況報告書」として中小企業庁へ提出できるよう連動させることが求められます【出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年】。これにより、計画のブラッシュアップと認定更新手続きの効率化を両立します。

「月次点検→四半期テーブルトップ→年次総合演習→年次更新」のサイクルを運用規程に落とし込み、確実に実行する体制構築をお願いします。

演習のたびに所要時間と問題点を記録し、KPIとしてダッシュボード化。改善度合いを可視化し継続的に運用品質を向上させましょう。

[出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年] [出典:中小企業事業継続力強化計画制度研究会『取りまとめ』2025年]

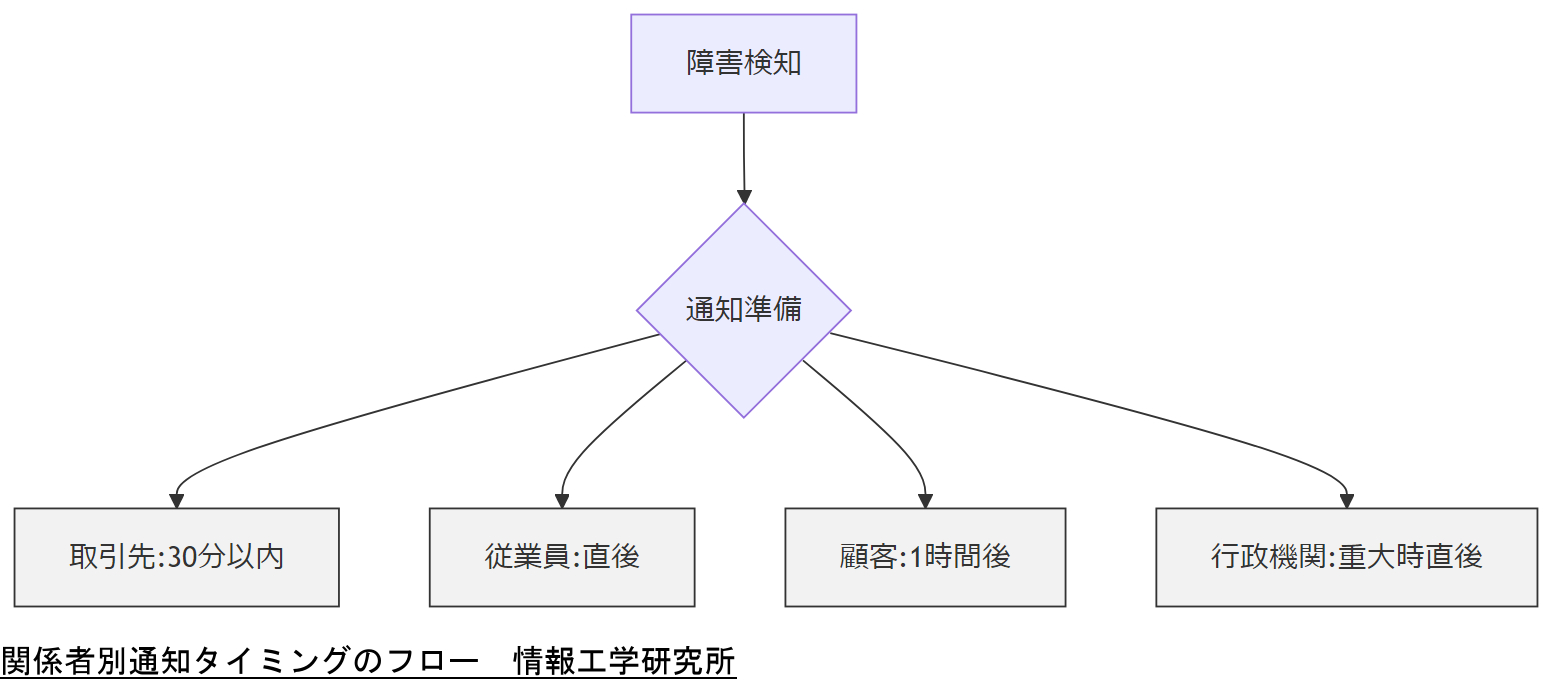

関係者マッピングと注意点

障害発生時の通知タイミングと対象を明確にすることで、二次災害や混乱を防止できます。内閣府「情報システム運用継続計画ガイドライン」では、各関係者の役割と通知ルールを事前定義し、段階的に連絡を行うことを推奨しています【出典:NISC『情報システム運用継続計画 ガイドライン』2021年】。また、中央防災会議「事業継続ガイドライン」も、重要関係者のマッピング例を示し、タイムラインに基づく通知を必須としています【出典:中央防災会議『事業継続ガイドライン 第一版 解説書』2007年】。

通知対象とタイミング例

| 関係者 | 通知タイミング | 注意点 |

|---|---|---|

| 取引先 | 障害検知30分以内 | 影響範囲と代替策を簡潔に提示する |

| 従業員 | 障害宣言直後 | 誤情報発信防止のため統一フォーマットで伝達 |

| 顧客 | 初動完了後1時間以内 | 想定復旧時間と問い合わせ窓口を明確に記載 |

| 行政機関 | 重大インシデント判定後直ちに | 定型報告書形式で法令要件に準拠する |

マッピング設計のポイント

- 連絡網の多重化:メール・SMS・電話など複数経路を用意し、いずれかが使えない場合に対応可能にすること。

- 権限委譲ルール:通知者が不在時には代理者が通知できるよう、通知権限を明文化しておくこと。

- テンプレート管理:通知文は事前に承認された雛形を用い、誤記や表現ゆれを防止すること。

「誰に、いつ、どの手段で通知するか」を一覧化し、社内手順書に組み込んで全関係者で共有してください。

通知演習では各経路の到達確認も合わせて実施し、到達遅延や不達時の代替連絡手順を検証してください。

[出典:NISC『情報システム運用継続計画 ガイドライン』2021年] [出典:中央防災会議『事業継続ガイドライン 第一版 解説書』2007年]

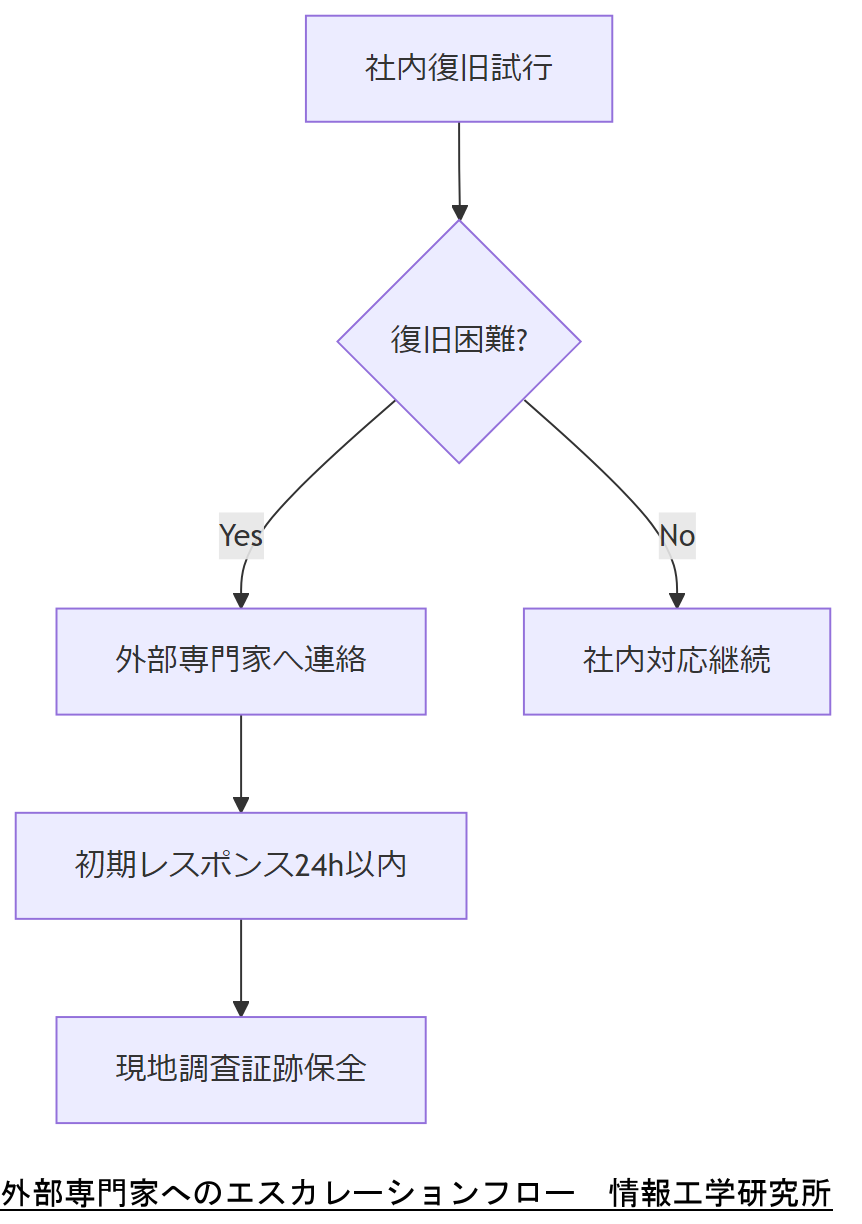

外部専門家へのエスカレーション

重大インシデントや物理障害が社内リソースでは対応困難と判断された場合、速やかに外部専門家へエスカレーションする体制を構築することが重要です。内閣府のBCPガイドラインでは、「自社内で解決できない技術的課題は、専門性を有する外部機関へ速やかに依頼する」ことを推奨しています【出典:内閣府『情報システム運用継続計画 ガイドライン』2020年】。また、経済産業省のガイドでは「外部専門家の連絡先と契約条件を事前に整備し、エスカレーション基準を明文化する」ことが必須とされています【出典:経済産業省『事業継続力強化計画 策定の手引き』2025年】。

エスカレーション判断基準

- 技術的限界超過:RAIDアレイの再構成試行が3回以上失敗した場合。

- 時間的制約:社内リソースでの復旧が定めたRTO内に完了しないと見込まれる場合。

- 証跡保全要件:法的証拠としての保全が必要な場面で、社内環境でWORM媒体が利用できない場合。

情報工学研究所への依頼方法

社内エスカレーション手順書には、情報工学研究所(株式会社)のお問い合わせフォームへのリンク案内を記載してください。フォーム利用により、24時間以内の初期レスポンスと、専門技術者による現地調査・証跡保全サポートを受けられます。

「試行回数」「RTO超過」「証跡保全要件」の3つの基準に該当した場合、自動的に外部依頼する運用ルールを共有してください。

実際の演習でエスカレーション基準を適用し、情報工学研究所からの初期レスポンスまでの時間を測定。体制整備の妥当性を検証してください。

[出典:内閣府『情報システム運用継続計画 ガイドライン』2020年] [出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年]

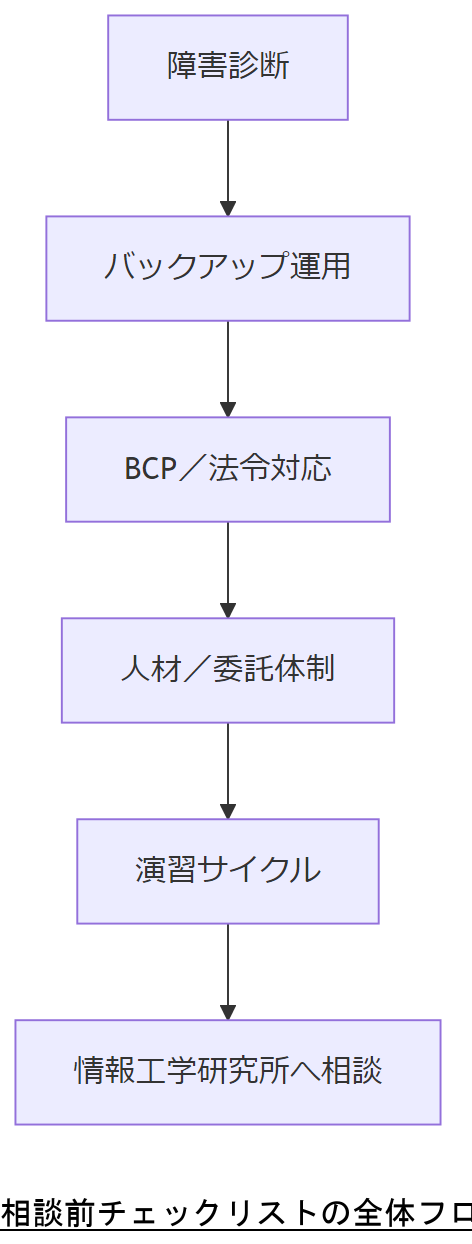

まとめ ― 相談前チェックリスト

本記事ではReadyNASのデータ復旧・復元方法を中心に、構造理解から初動対応、バックアップ運用、BCP/法令遵守、人材育成までを網羅的に解説しました。最後に、情報工学研究所(株式会社)へご相談いただく前にご確認いただきたいポイントをまとめます。

- 障害診断基準の整備:物理・論理・環境障害の判別フローが手順書化され、社内共有済みであること【出典:NISC『情報システム運用継続計画 ガイドライン』2020年】。

- 3-2-1バックアップ運用とテスト記録:週次・月次のバックアップ実行と月1回以上のリストアテスト結果が記録され、報告体制が確立していること【出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年】。

- BCP/法令対応の文書化状況:日本・米国・EUの要件比較表が作成され、RTO/RPOや証跡保全基準が文書化されていること【出典:CISA『Stop-Ransomware: Backup Best Practices』2024年】。

- 人材/委託体制の整備:社内コアスキル・外部委託基準が策定され、研修ロードマップおよびSLAが契約書に定義されていること【出典:経済産業省『体制構築・人材確保の手引き』2022年】。

- 演習サイクルの運用:月次点検・四半期演習・年次総合演習・年次更新のPDCAが実行記録と共に報告されていること【出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年】。

上記5点が「全て実施済み」であれば、速やかに情報工学研究所(株式会社)へお問い合わせフォームよりご相談ください。

各項目の実施状況を社内ダッシュボードで可視化し、未達点をあらかじめ把握したうえで外部支援プランをご検討ください。

[出典:NISC『情報システム運用継続計画 ガイドライン』2020年] [出典:中小企業庁『事業継続力強化計画 策定の手引き』2025年] [出典:CISA『Stop-Ransomware: Backup Best Practices』2024年] [出典:経済産業省『体制構築・人材確保の手引き』2022年]

おまけの章:重要キーワード・関連キーワードマトリクス

| カテゴリ | キーワード | 説明 |

|---|---|---|

| バックアップ | 3-2-1ルール | 3世代・2媒体・1オフサイトでデータを保存する原則 |

| 運用 | RTO/RPO | 復旧時間目標と復旧地点目標。BCPで設定必須 |

| セキュリティ | WORM | 追記のみ可能な媒体。証跡保全に利用 |

| 障害 | Btrfs COW | コピーオンライト。電源断後のファイルシステム特性 |

| 運用 | ホットスワップ | 稼働中にディスク交換を行う手法 |

| 法令 | サイバーセキュリティ基本法 | 重要インフラ事業者の耐障害性を定義する日本の法律 |

| 法令 | DORA | EUのICTレジリエンス法令。金融機関対象 |

| 人材 | CSIRT | コンピュータセキュリティ事故対応チーム |

| 運用 | テーブルトップ演習 | 机上でシナリオを用いた意思決定演習 |

| 運用 | PDCAサイクル | 計画・実行・評価・改善の継続的運用サイクル |

はじめに

ReadyNASの重要性とデータ復旧の必要性 デジタルデータの管理が企業にとってますます重要な要素となる中、ReadyNASは信頼性の高いデータストレージソリューションとして広く利用されています。しかし、ハードウェアの故障や人為的なミス、自然災害など、さまざまな要因によってデータが失われる可能性があります。このような事態が発生した場合、迅速かつ効果的なデータ復旧が求められます。データ損失は業務に深刻な影響を及ぼすため、復旧手段を理解し、準備しておくことが不可欠です。本記事では、ReadyNASにおけるデータ復旧の方法や、復元の際に考慮すべきポイントについて詳しく解説します。これにより、データの安全性を確保し、万が一の際にも冷静に対応できるようになるでしょう。データ復旧の知識を持つことで、安心して業務に取り組むことができる環境を整えていきましょう。

ReadyNASの基本構造とデータ管理の仕組み

ReadyNASは、ネットワーク接続ストレージ(NAS)デバイスの一種で、データの集中的な管理と保管を可能にするシステムです。基本的な構造は、ハードディスクドライブ(HDD)やソリッドステートドライブ(SSD)を搭載した筐体で構成されており、これにより複数のデータストレージオプションを提供します。ユーザーは、RAID(冗長構成の独立ディスク)技術を利用して、データの冗長性を確保し、障害発生時のデータ損失リスクを軽減することができます。 データ管理の仕組みとしては、ReadyNASはファイルシステムを用いてデータを整理し、ユーザーが簡単にアクセスできるように設計されています。これにより、ファイルの共有やバックアップが容易になり、企業内の情報共有が円滑に進みます。また、クラウドサービスとの連携も可能で、データの遠隔地へのバックアップや、災害時の迅速な復旧を実現します。 このように、ReadyNASはデータの安全性とアクセス性を両立させるための機能を備えており、企業におけるデータ管理の基盤として大変重要な役割を果たしています。データ復旧を考える際には、この基本構造と管理機能を理解しておくことが、迅速な対応につながります。

データ損失の原因とその影響

データ損失の原因は多岐にわたりますが、主にハードウェアの故障、人為的ミス、ソフトウェアの不具合、そして自然災害が挙げられます。ハードウェアの故障は、特にディスクドライブの劣化や故障が一般的で、これによりデータが読み取れなくなることがあります。人為的ミスは、誤ってファイルを削除したり、バックアップを行わなかったりすることが原因で発生します。これらのミスは、特に忙しい業務環境においては避けがたいものです。 ソフトウェアの不具合もデータ損失の一因です。例えば、アップデート中のトラブルや、ウイルス感染によるデータ破損が考えられます。また、自然災害、例えば地震や洪水なども、物理的な損傷を通じてデータを失う要因となります。これらの原因によってデータが失われると、業務の停止や情報の喪失、さらには顧客信頼の低下など、企業にとって深刻な影響を及ぼすことがあります。 したがって、データ損失のリスクを理解し、予防策を講じることが重要です。定期的なバックアップや、データ復旧計画の策定は、万が一の事態に備えるための基本的なステップです。このような対策を取ることで、業務の継続性を保ち、データの安全性を高めることができます。

データ復旧のための準備と初期対応

データ復旧において、事前の準備と初期対応は非常に重要です。まず、データ損失のリスクを最小限に抑えるために、定期的なバックアップを実施することが必要です。バックアップは、異なるメディアや場所に保存することで、万が一の際にデータを復元する手助けとなります。特に、重要なデータは自動バックアップを設定することで、手動のミスを防ぐことができます。 次に、データ損失が発生した場合の初期対応として、冷静な判断が求められます。まず、デバイスの電源を切り、データ損失の原因を特定するために、必要な情報を収集します。この際、データが保存されている環境や発生した問題の詳細を記録しておくことが重要です。無理にデバイスを操作すると、さらなるデータ損失を招く可能性があるため、注意が必要です。 また、データ復旧の専門業者に相談することも選択肢の一つです。専門業者は、適切な技術や知識を持っており、データ復旧の成功率を高めることができます。業者を選ぶ際は、信頼性や過去の実績を確認し、適切なサービスを提供しているかどうかを見極めることが大切です。 このように、データ復旧のためには、事前の準備と迅速な初期対応が求められます。これにより、データ損失の影響を最小限に抑え、業務の継続性を確保することが可能になります。

効果的なデータ復元手順とツールの紹介

効果的なデータ復元を実現するためには、適切な手順とツールを選択することが重要です。まず、データ復元の第一歩は、復元対象のデータを特定することです。失われたデータがどのような種類で、どの場所に保存されていたのかを明確にし、その情報を基に復元作業を進めます。 次に、利用可能な復元ツールを選定します。市場には多くのデータ復元ソフトウェアが存在しますが、選ぶ際には、対応するファイルシステムやデバイスの種類、ユーザーのニーズに合った機能を備えているかを確認することが大切です。例えば、特定のファイル形式に対応したツールや、RAID構成に特化したソフトウェアなど、目的に応じた選択が重要です。 復元作業においては、まずはソフトウェアをインストールし、復元したいドライブを選択します。その後、スキャンを実施し、見つかったデータをプレビューしてから、復元を行います。この際、復元先のドライブは元のデータがあった場所とは異なる場所を選ぶことが推奨されます。これにより、上書きによるデータ損失を防ぐことができます。 さらに、復元後はデータの整合性を確認し、必要に応じて再バックアップを行うことが重要です。適切な手順を踏むことで、データ復元の成功率を高め、業務の迅速な再開を実現することが可能です。

専門業者に依頼する際のポイントと注意事項

データ復旧を専門業者に依頼する際には、いくつかのポイントと注意事項があります。まず、業者の選定においては、信頼性と実績が重要な要素です。過去の復旧事例や顧客の評価を確認し、どのような技術や手法を用いているかを調査することが必要です。また、業者によっては特定のデバイスやファイルシステムに特化したサービスを提供している場合があるため、自社の状況に合った業者を選ぶことが求められます。 次に、業者とのコミュニケーションも大切です。データ損失の状況や復旧の希望条件を明確に伝え、見積もりや作業内容について十分に説明を受けることが重要です。特に、復旧成功率や作業にかかる時間、費用についての明確な情報を得ておくことで、安心して依頼を進めることができます。 さらに、データ復旧にはリスクが伴うことを理解しておく必要があります。特に、復旧作業中にデータがさらに損傷する可能性もあるため、業者の技術力や対応力が重要です。信頼できる業者を選ぶことで、リスクを最小限に抑えることができます。 最後に、契約内容をしっかりと確認し、特にデータの取り扱いやプライバシーに関する条項について理解を深めることが重要です。これにより、万が一のトラブルを避けることができ、安心してデータ復旧を依頼することが可能になります。

データ復旧の重要性と今後の対策

データ復旧は、企業にとって不可欠なプロセスであり、業務の継続性を確保するための重要な要素です。ReadyNASを利用することで、データの安全性を高め、万が一のデータ損失に備えることが可能になります。しかし、どんなに優れたシステムを導入していても、リスクは常に存在します。そのため、定期的なバックアップや復旧計画の策定が必要です。 また、データ復旧の際には、適切な初期対応や専門業者の選定が重要です。信頼できる業者に依頼することで、復旧の成功率を高めることができ、データの損失を最小限に抑えることができます。今後は、技術の進化に伴い、データ復旧の手法も変化していくでしょう。常に最新の情報を取り入れ、適切な対策を講じることで、安心して業務に取り組む環境を整えていくことが求められます。データの安全性を確保し、企業の信頼性を高めるための努力を続けていきましょう。

無料相談であなたのデータを守る方法を学ぼう

データの安全性は、企業の信頼性や業務の継続性に直結しています。万が一のデータ損失に備えて、どのように対策を講じるべきか、専門家のアドバイスを受けることは非常に重要です。私たちは、データ復旧のプロフェッショナルとして、あなたのデータを守るためのさまざまな手法や、最適な復旧計画の策定について、無料相談を通じてお手伝いしています。 データ管理やバックアップの方法についての疑問や不安を解消し、あなたのビジネスに最適なソリューションを見つけることができます。信頼できるサポートを受けることで、データ損失のリスクを軽減し、安心して業務に取り組む環境を整えましょう。まずはお気軽にご相談ください。あなたのデータを守るための第一歩を、私たちと一緒に踏み出してみませんか。

データ復旧における注意事項とリスク管理

データ復旧においては、いくつかの注意事項とリスク管理が欠かせません。まず、データ損失が発生した際には、冷静に行動することが重要です。無理にデバイスを操作すると、データがさらに損傷する可能性があるため、特に注意が必要です。電源を切り、専門家に相談することが最も安全な選択肢です。 また、データ復旧のプロセスには費用がかかることが一般的です。業者によって料金体系が異なるため、事前に見積もりを取得し、作業内容や成功率について十分に理解しておくことが重要です。信頼できる業者を選ぶことで、リスクを最小限に抑えることができます。 さらに、復旧後のデータの整合性を確認することも不可欠です。復元作業が完了したら、データが正常に動作するか、必要なファイルがすべて揃っているかを確認し、再バックアップを行うことをお勧めします。これにより、将来的なデータ損失のリスクを軽減できます。 最後に、データの取り扱いやプライバシーに関する法律や規制を遵守することも重要です。特に企業においては、顧客データや機密情報の扱いに関して慎重になる必要があります。適切な対策を講じることで、データ復旧のプロセスを安全に進めることができるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。