もくじ

- 第1章: “安全って何だっけ?”——クラウド推しの資料と、現場の不安が噛み合わない瞬間

- 第2章: まず定義する:機密性・完全性・可用性・責任分界点で「安全」を分解する

- 第3章: 脅威モデルがない比較は事故る:想定攻撃者と守る資産を紙に書く

- 第4章: 伏線① クラウドの強みは「標準化された防御」だが、設定ミスで一気に崩れる

- 第5章: 伏線② ローカルの強みは「閉域と裁量」だが、属人化とパッチ遅延が最大の穴になる

- 第6章: 伏線③ バックアップは場所より設計:3-2-1、世代、イミュータブル、復元テスト

- 第7章: 伏線④ 認証が境界線:IAM/MFA/鍵管理と“人がやる運用”をどう減らすか

- 第8章: 伏線⑤ 監査と証跡は後付け不可:ログ、改ざん耐性、フォレンジックの取りやすさ

- 第9章: 失敗の典型を先に学ぶ:クラウドは公開設定、ローカルはランサムと権限崩壊

- 第10章: 帰結:安全なのは「場所」ではなく「設計」——責任分界点に合わせて運用をコード化する

【注意】 本記事は「クラウド vs ローカル(オンプレ等)」の安全性を一般論として整理するものです。実際の事故対応・設計判断は状況依存で、誤った操作が被害拡大(損失・流出の増加)につながることがあります。迷ったら株式会社情報工学研究所のような専門事業者へ相談してください。

第1章: “安全って何だっけ?”——クラウド推しの資料と、現場の不安が噛み合わない瞬間

「クラウドのほうが安全です」。提案資料にはだいたいそう書いてあります。だけど現場の体感は、もう少しザラついているはずです。

心の会話:「“安全”って、誰にとっての安全? どこまでがベンダで、どこからが俺たちの責任?」……こういう疑問が先に出るのは自然です。むしろ健全な疑いです。

この章ではまず、議論が過熱しやすい「クラウド vs ローカル」を、いったん落ち着かせるための“入口”を作ります。結論を急がず、最初の30秒でやるべきこと(ダメージコントロールの初動)と、判断基準を先に置きます。

冒頭30秒:まず“場所の議論”を止めて、状況別に動けるようにする

「安全かどうか」を語る前に、すでに不審な兆候が出ている場合は“比較”より先に“行動”です。ここでの目的は、被害最小化(漏れ止め)と、後から検証できる状態(証跡)を残すことです。

| 症状(よくある入口) | 取るべき行動(最初の手) | やらない判断(事故りやすい) |

|---|---|---|

| クラウド:APIキー漏えい疑い/不審な操作ログ | 該当キーの無効化・ローテーション、最小権限へ一時縮退、監査ログ保全(削除防止)、影響範囲の棚卸し | ログの削除・上書き、闇雲な権限変更(後で追えなくなる)、原因不明のまま広範囲に“掃除” |

| ローカル:ランサム兆候/不審プロセス/共有フォルダ暗号化 | ネットワーク隔離(横展開の歯止め)、稼働状況の記録、ログ・証跡の保全、バックアップ媒体の保護 | 再起動連打・復旧ツール乱用、バックアップへ上書き、原因不明のまま“復元”を急ぐ |

| 共通:顧客データ流出の懸念/法務・監査が絡む | 関係者連携(社内調整・対人の整流化)、証跡の一貫性確保、第三者視点でのタイムライン整理 | 担当者判断で“なかったこと”にする、証拠が散る運用(口頭・メモのみ) |

ここまでが「データを守る初動ガイド」です。比較の議論はその後で構いません。むしろ初動が整っていないと、どんな議論も机上の空論になりがちです。

今すぐ相談すべき条件(依頼判断の目安)

- クラウドの操作ログに不審な作成・削除・権限変更があり、影響範囲が読めない

- APIキー・秘密情報(トークン、証明書、SSH鍵など)の漏えい可能性を否定できない

- ランサム・不正アクセスなど、復旧と同時に“説明責任(監査・顧客対応)”が発生している

- 「止められない」基幹システムで、暫定対処がサービス影響に直結する

一般論では「こうすべき」が言えても、個別案件では既存構成・運用・契約・権限分界によって最適解が変わります。迷った時点で、専門家を混ぜるほうが結果的に損失を抑えられることが多いです。

相談導線:問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

このブログでの“安全”の扱い方

本記事では、「クラウドが常に安全」「ローカルが常に安全」のような二択を捨てます。代わりに、責任分界点・脅威モデル・運用可能性の3点で「どちらがあなたの案件で安全になりやすいか」を整理します。これが次章以降の伏線になります。

第2章: まず定義する:機密性・完全性・可用性・責任分界点で「安全」を分解する

「安全」の議論が噛み合わない最大の理由は、言葉がデカすぎることです。エンジニアなら、まず分解します。

安全=CIA+責任分界点(どこまで誰が守るか)

- 機密性(Confidentiality):見られてはいけない人に見られない

- 完全性(Integrity):改ざんされない/正しい状態が維持される

- 可用性(Availability):必要なときに使える

クラウドでもローカルでも、この3つは同じです。違うのは「どの層を誰が担保するか」です。つまり責任分界点が変わります。

“クラウドのほうが安全”が成立しやすい条件/崩れる条件

| 観点 | クラウドで有利になりやすい | クラウドで崩れやすい(典型) |

|---|---|---|

| 物理・基盤 | データセンタ運用・冗長化・設備管理が標準化されやすい | 利用者側は触れないため、設計ミスを「現場対応」で誤魔化せない |

| 権限/IAM | 統一的な権限設計・監査ログ・ポリシーで管理しやすい | 過剰権限・鍵のばら撒き・CI/CDの秘密情報管理ミスで一気に広がる |

| パッチ/更新 | マネージドサービスは更新負債を減らしやすい | “マネージドだから安心”の思い込みで、上位設定やアプリの脆弱性が放置される |

| バックアップ | スナップショット・世代管理・別リージョンなど選択肢が多い | 同一アカウント内に固めると、侵害時にまとめて消される(論理的単一障害点) |

一方ローカル(オンプレ等)は、権限・ネットワーク・物理隔離を“自分で握れる”強みがあります。しかし同時に、更新遅延・属人化・監査不足が積み上がりやすい。つまり「裁量」はメリットにも負債にもなります。

この時点の小さな結論(次章への橋)

「どちらが安全か」は、場所の優劣ではなく、あなたの組織が責任を果たせる範囲で決まります。次章では、比較の前提となる脅威モデルを作り、判断を“再現可能”にします。

第3章: 脅威モデルがない比較は事故る:想定攻撃者と守る資産を紙に書く

クラウドかローカルかを決める会議が、いつも同じ結末になる理由があります。比較軸が「気分」と「経験談」になりがちだからです。

心の会話:「前の会社ではオンプレで回ってた」/「今どきクラウドでしょ」——どっちも本音ですが、設計の根拠には弱い。だから脅威モデルで“場を整える”必要があります。

脅威モデルの最小セット(難しくしない)

いきなり巨大なフレームワークを持ち込まなくても、まずは以下の5項目で十分です。

- 守る資産(データ・鍵・権限・可用性)

- 最悪の出来事(流出/改ざん/停止/金銭被害)

- 想定攻撃者(外部攻撃、内部不正、委託先、誤操作)

- 入口(認証、API、VPN、端末、サプライチェーン)

- 検知と復旧(ログ、アラート、バックアップ、演習)

紙に書くと“クラウドが怖い理由/ローカルが怖い理由”が分離される

| 項目 | 例(書き方) | ここが決まると何が嬉しいか |

|---|---|---|

| 守る資産 | 顧客個人情報、設計図、APIキー、管理者権限、監査ログ | 暗号化・鍵管理・アクセス制御の優先順位が決まる |

| 最悪の出来事 | 流出よりも停止が致命的/停止より改ざんが致命的 など | 可用性設計(冗長化)か完全性設計(改ざん耐性)かの重み付けができる |

| 想定攻撃者 | 外部:フィッシング、内部:退職者、委託先:権限過大 | MFA、特権管理、委託先ガバナンスの優先度が決まる |

| 入口 | SSO、VPN、API、CI/CD、端末、RDP/SSH | “どこが境界線か”が明確になり、ゼロトラストの当て所が見える |

| 検知と復旧 | 監査ログの保全、アラート、復元テスト頻度、演習の有無 | 事故時のダメージコントロールが「運」から「手順」に変わる |

これをやると、議論が「クラウド怖い/オンプレ怖い」という感情論から、“この攻撃者に対して、この入口が弱い”という設計議論に変わります。次章からは、この土台の上でクラウドの強みと落とし穴を具体化します。

第4章: 伏線① クラウドの強みは「標準化された防御」だが、設定ミスで一気に崩れる

クラウドの強みは、ざっくり言うと“強い部品が最初から揃っている”ことです。ネットワーク分離、暗号化、監査ログ、鍵管理、WAF、DDoS耐性、マネージドDB……選択肢が多く、組み合わせも体系化されています。

ただし同じ理由で、弱点もはっきりしています。設定が設計の中心に来るので、設定ミスがあると崩れ方が速い。現場の恐怖はここにあります。

クラウドが“安全になりやすい”パターン

- 権限(IAM)を最小権限で設計し、例外をコード化してレビューできる

- 監査ログを“後で見る”ではなく、アラートと運用に組み込む(ノイズカットしつつ)

- インフラをIaC化し、差分と変更理由が追える(属人化の抑え込み)

- バックアップをアカウント/権限/ネットワークの観点でも分離し、復元テストを回す

崩れやすい“典型の設定ミス”

ここは脚色せずに、現場で多い論点だけ挙げます。いずれも「クラウドだから起きる」というより、設定の自由度が高いから起きるものです。

- 公開範囲のミス:意図せずインターネット公開、社内限定のつもりが外部到達

- 過剰権限:管理者権限を配りすぎ、棚卸し不能(退職・委託先・一時対応が残る)

- 秘密情報の漏えい:リポジトリ/CIログ/チケットにキーが残る、ローテーションされない

- 監査ログの欠落:必要なログが取れていない/保存期間が短い/改ざん耐性が弱い

クラウドでの“漏れ止め”を仕組みにする(人力に頼らない)

「気をつけます」は再発します。クラウドの強みは、ここを仕組みでブレーキできる点です。

- ポリシーの自動検査(変更前レビュー)で、危険設定を“通らない”ようにする

- 秘密情報の管理(KMS/Secret Manager等)を標準化し、平文を禁止する

- 権限の棚卸しを定期実行し、例外は期限付きにする(自然な収束へ)

- ログの保全を強め、事故時に“追える状態”を維持する

この章の要点は、クラウドが安全かどうかではなく、クラウドは「設定がコード化できた瞬間」に安全へ寄るということです。次の章では逆に、ローカルの強み(閉域と裁量)がどう負債化しやすいかを見ます。

第5章: 伏線② ローカルの強みは「閉域と裁量」だが、属人化とパッチ遅延が最大の穴になる

ローカル(オンプレ、社内DC、拠点サーバ、NAS運用など)の強みは、ひと言でいえば「自分たちの裁量で守れる範囲が広い」ことです。ネットワークを閉じる、物理アクセスを制御する、独自要件に合わせて構成を作る——この自由度は、特定の業務では大きな価値になります。

ただし自由度は、同じだけ“運用負債”も生みます。安全性の穴が「設定のミス」よりも、「やるべきことが積み残されている」「担当者の頭の中にしかない」方向で開きやすい。クラウドの崩れ方が速いなら、ローカルの崩れ方は“静かに進む”ことが多いです。

ローカルで有利になりやすいポイント

- 閉域化:インターネットから直接到達しない構成を作りやすい

- データ主権・物理統制:媒体の持ち出し制御、ラック管理、入退室などで強い制約を掛けられる

- レイテンシと局所最適:業務要件に合わせた構成(特殊機器、古いプロトコル)を維持しやすい

ローカルで“穴”になりやすい典型(脚色なしの現実)

- パッチ遅延:止められないシステムほど更新が後回しになり、既知脆弱性が長期化する

- 属人化:構成・例外・復旧手順が個人の記憶に寄り、交代・退職で暗黙知が消える

- 境界が曖昧:VPN、踏み台、共有アカウント、NAS権限が“便利”優先で膨張する

- ログが弱い:ログが取れていない/保存が短い/時刻同期が崩れていてタイムラインが作れない

「閉域だから安全」を成立させる最低条件

閉域で守るなら、守る側の“運用の整備”が必須です。ここが整っていないと、閉域のつもりが実質的に穴だらけになります。

| 項目 | 最低ライン | 崩れると何が起きるか |

|---|---|---|

| 更新管理 | 更新ウィンドウ、例外申請、棚卸し、代替策(仮想パッチ/隔離) | 既知脆弱性が温存され、侵入・横展開の歯止めが利かない |

| 特権管理 | 管理者アカウントの分離、MFA、共有IDの抑え込み、記録 | 誰が何をしたか追えず、内部不正も事故も“闇”になる |

| バックアップ | 世代、オフライン/別系統、復元テスト、改ざん耐性 | ランサムでバックアップまで暗号化/上書きされて詰む |

| ログ/時刻 | 集中ログ、保存期間、NTP、改ざん耐性の設計 | 原因究明・説明責任が破綻し、対外対応が長期化する |

ローカルは「自由に守れる」反面、守るための人・手順・証跡が要求されます。ここが弱い組織では、クラウドより安全にするのが難しいケースもあります。次章では、場所の話から離れて、バックアップ設計(3-2-1、世代、イミュータブル、復元テスト)へ進みます。ここはクラウド/ローカル共通の核心です。

第6章: 伏線③ バックアップは場所より設計:3-2-1、世代、イミュータブル、復元テスト

「クラウドに置けば安心」「ローカルに置けば安心」——この議論が不毛になりやすいのは、最終的に“戻せない”と終わる事故が多いからです。安全性は、侵入をゼロにすることだけでは成立しません。侵入・誤操作・災害を前提に、戻せることが必要です。

心の会話:「バックアップは取ってる。…でも、戻したことはない」。この一言に、現場の怖さが詰まっています。

3-2-1は“場所の魔法”じゃない

3-2-1は標語ですが、設計に落とすと次の意味です。

- 3つ:本番+バックアップ(少なくとも2系統)+もう1系統(事故の種類が違う前提)

- 2種類の媒体/方式:同一障害に巻き込まれない(同じ権限、同じストレージ層に寄せない)

- 1つはオフサイト:災害・侵害・操作ミスの影響を同時に受けない場所へ

世代設計:回数ではなく「戻れる時間幅」を買う

ランサムや内部不正は、気づいた時にはすでに“しばらく前から”進んでいることがあります。世代が薄いと、戻せる地点が消えます。

| 設計要素 | 狙い | 落とし穴 |

|---|---|---|

| 保持期間 | 潜伏期間をカバーする(例:数週間〜数か月) | 容量圧迫で短縮され、潜伏型に負ける |

| 取得頻度 | RPO(失っていい時間)に合わせる | 頻度だけ上げて検証が追いつかない |

| 分離 | 本番権限から独立(別アカウント/別鍵/別ネットワーク等) | 同一管理者で一括管理し、侵害時にまとめて消される |

イミュータブル(改ざん耐性):最後の堤防を作る

イミュータブルは、「消せない・書き換えられない期間」を設ける考え方です。クラウドでもローカルでも、方式は違っても“防波堤”になります。

- 削除保護(Retention / WORM相当)を設定し、一定期間は消せない

- バックアップの管理権限を本番運用から分離し、日常作業で触れない

- 監査ログを合わせて保全し、誰が何をしたか追える状態を維持する

復元テスト:結局ここが“真実”

バックアップの価値は、復元できた瞬間にだけ確定します。だから復元テストは「余裕があれば」ではなく、設計要件に入れるべきです。

- 手順書(Runbook)を作り、担当交代しても回る形にする(属人化の抑え込み)

- 定期的に部分復元を実施し、RTOを測る(戻すのに何時間かかるか)

- ログと証跡を残し、監査・対外説明に耐える形にする

この章の伏線は、「場所の議論」より先に「戻せる設計」を固めることです。次章では、境界線としての認証(IAM/MFA/鍵管理)に進みます。ここを誤ると、クラウドでもローカルでも一撃で壊れます。

第7章: 伏線④ 認証が境界線:IAM/MFA/鍵管理と“人がやる運用”をどう減らすか

クラウドの事故でよく聞くのは「設定ミス」ですが、根っこにあるのは多くの場合、権限と鍵です。ローカルで多いのは「ADが落ちた」「共有アカウントが残っていた」「VPNが突破された」——これも結局、境界線が認証で引けていない問題に収束します。

IAMの基本:最小権限は“思想”ではなく“運用コスト削減”

最小権限はセキュリティのためだけではありません。権限が整理されるほど、事故時の影響範囲が狭くなり、調査も早くなります。つまりダメージコントロールが効く。

MFA:万能薬ではないが、突破コストを上げるブレーキになる

MFAは「フィッシングに弱い」などの議論もありますが、何もしないより突破コストを上げられる場面は多いです。ただし、MFAを入れて終わりにすると、次の落とし穴があります。

- 緊急用の例外アカウントが野放し(“一時的”が恒久化)

- サービスアカウントやAPIキーが無防備(人は守ったが機械が穴)

- 復旧手順がなく、ロックアウトで業務停止(可用性事故)

鍵管理:秘密情報を“置かない・残さない”方向へ

キー、トークン、証明書、SSH鍵、DBパスワード。これらは漏えいすると、侵害の入口になります。現実的な方針は「人が見える場所に置かない」「ローテーション可能にする」「権限を分離する」です。

| よくある状態 | 起きがちな問題 | 現実的な歯止め |

|---|---|---|

| ソースや設定ファイルに平文 | 漏えい時に被害が広い/回収不能 | Secret管理の標準化、平文検知、CIでブロック |

| 長寿命キーを配布 | 退職・委託先・端末紛失で残り続ける | 短寿命トークン、期限付き、ローテ運用 |

| 権限が広すぎる | 侵害時に全資産へ到達 | 最小権限、権限分割、役割ごとのポリシー設計 |

認証まわりは「正論を言うほど現場が疲れる」領域でもあります。だからこそ、“人がやる運用”を減らして自動化するのが現実解です。次章では、その自動化を支える監査と証跡(ログ、改ざん耐性、フォレンジック)に進みます。

第8章: 伏線⑤ 監査と証跡は後付け不可:ログ、改ざん耐性、フォレンジックの取りやすさ

セキュリティの議論は、平時は「予防」に寄ります。でも本番は、事故が起きた瞬間に「説明責任」と「再発防止」に切り替わります。ここで効くのが、監査と証跡です。ログがない・時刻がズレている・改ざんされている——これがあると、技術的な復旧ができても、対外対応が長期化して損失が膨らみます。

心の会話:「結局、“何が起きたか”を言えないと、上も顧客も納得しないんだよな…」。現場のしんどさはそこにあります。だから“場を整える”ために、ログは後付けではなく設計に入れます。

ログは「取る」だけでは価値が薄い

ログの価値は、(1)必要な粒度で(2)一定期間保持され(3)改ざんされにくく(4)相関できる形に整っていることで初めて出ます。

| 要素 | 最低ライン | 不足すると困ること |

|---|---|---|

| 時刻同期 | NTP等で時刻の整合を確保 | タイムラインが崩れて因果関係が追えない |

| 保持期間 | 潜伏期間を想定した保持(週〜月) | 気づいた時にはログが消えている |

| 改ざん耐性 | 削除・変更が困難な保全(権限分離/WORM等) | 侵害者にログを消され、説明が不能になる |

| 相関 | ID、IP、端末、アカウント、操作を関連付け可能に | 点のログが線にならず、原因が特定できない |

クラウドとローカルで“証跡の取りやすさ”はどう違うか

クラウドは、監査ログの仕組みが揃っている反面、設定しないと取れない種類のログもあります。ローカルは、自由に取れる反面、統一と保全が運用依存になりやすい。この違いを押さえます。

- クラウド:管理系操作(権限変更、鍵発行、ネットワーク変更)を監査ログとして取りやすいが、保存や保全の設計が必要

- ローカル:OS/アプリ/ネットワーク機器のログは取れるが、集約・正規化・保全までやらないと“使える証跡”にならない

フォレンジックの観点:復旧と調査を分けないと、後から詰む

インシデント対応では「とにかく直す」圧が強いのは当然です。ただ、復旧を急いで証拠が失われると、再侵入・再発・対外説明が泥沼になります。だから、最初にやるべきは被害最小化(漏れ止め)と証跡保全です。

ここまでが伏線です。次章では、失敗の典型(クラウドの公開設定、ローカルのランサム・権限崩壊)を“先に”学び、どこに歯止めを作るべきかを具体化します。

第9章: 失敗の典型を先に学ぶ:クラウドは公開設定、ローカルはランサムと権限崩壊

設計の議論を机上の空論にしないために、先に「よくある壊れ方」を押さえます。壊れ方が分かると、守るべき場所(堤防を築くポイント)が見えます。

クラウド側の典型:公開設定と権限の連鎖

クラウドは「間違えると外から触れる」形で壊れやすいです。公開範囲・権限・キー管理が連鎖すると、気づいた時にはデータの閲覧や操作が可能になっていることがあります。

- 公開範囲の誤り(意図せぬ外部到達)

- 過剰権限(最小権限が崩れている)

- キー/トークンが長寿命で回収不能(ローテーションされない)

- 監査ログの保全が弱く、何が起きたか追えない

ローカル側の典型:ランサムが“権限の地形”に沿って広がる

ローカルで多いのは、侵入後に内部で横展開し、共有フォルダやバックアップまで巻き込むパターンです。ここで効くのはネットワーク分離だけではなく、権限の地形(誰がどこへ書き込めるか)を整えることです。

- 共有アカウント・広すぎる共有権限で暗号化範囲が拡大

- 管理者権限が奪われ、バックアップやスナップショットが削除される

- ログが分散・保持不足で、侵入経路の特定が遅れる

“典型の壊れ方”に対する具体的な歯止め(被害最小化の設計)

| 壊れ方 | 歯止め(設計/運用) | 狙い |

|---|---|---|

| 公開設定ミス | ポリシー検査、変更レビュー、公開検知アラート | 危険設定を“通さない”、見逃しを減らす |

| 過剰権限 | 最小権限、期限付き例外、棚卸しの定期化 | 侵害時の影響範囲を狭める |

| ランサム横展開 | ネットワーク分離、特権管理、共有権限の見直し | 横展開の歯止め、暗号化範囲の縮小 |

| バックアップ破壊 | 権限分離、イミュータブル、復元テスト | 最後の防波堤を残す |

ここまでで分かるのは、「クラウドかローカルか」ではなく、壊れ方に合わせた“歯止めの位置”が重要ということです。次章(最終章)ではこの伏線を回収し、読者が案件・契約・構成で悩んだ時に使える判断軸をまとめます。そして一般論の限界を明確にし、個別案件では株式会社情報工学研究所への相談が合理的になる流れへつなげます。

第10章: 帰結:安全なのは「場所」ではなく「設計」——責任分界点に合わせて運用をコード化する

ここまでの伏線を回収します。クラウドかローカルかの二択ではなく、あなたの案件で「何を守るか」「誰がどこまで責任を持てるか」を先に決め、その上で設計と運用を組み立てる。これが“安全の正体”です。

心の会話:「結局、ツールや場所の話じゃなくて、俺たちが回せる形に落とせるかなんだよな」。その感覚は正しいです。

判断軸:クラウド/ローカルを比較するためのチェックリスト

最後に、意思決定に使える形で整理します。これは一般論としてのチェックで、ここでYESが多い方が“安全になりやすい”候補です。

| 観点 | クラウドが安全になりやすい条件 | ローカルが安全になりやすい条件 |

|---|---|---|

| 責任分界点 | マネージドに寄せ、基盤運用を標準化したい | 物理統制・閉域要件が強く、自社で担保できる |

| 運用体制 | IaC/レビュー/自動検査で運用をコード化できる | 更新/監査/特権管理を継続できる人員と手順がある |

| 鍵・権限 | IAM設計・ローテ・監査を仕組み化できる | AD/VPN/端末統制を強く運用でき、例外管理が回る |

| バックアップ | 権限分離・別アカウント・イミュータブルを設計できる | オフライン/別系統のバックアップを維持でき、復元テストを回せる |

| 監査・証跡 | 監査ログの保全と相関を設計に入れられる | 集中ログ/時刻同期/保全を自社運用で維持できる |

一般論の限界:最終的に決め手になるのは「契約」と「現実の運用」

ここが重要です。安全性は技術だけで決まりません。例えばクラウドでも、契約・SLA・サポート範囲・ログ保持・リージョン・委託先管理・権限分界の定義で“できること”が変わります。ローカルでも、拠点環境・物理統制・夜間対応・運用委託の範囲で現実が変わります。

つまり、チェックリストに○を付けても、個別案件の要件と制約で結論が反転することがあります。ここを無理に一般論で押し切ると、あとで事故が起きたときに「想定していなかった」が増えます。議論が過熱しやすいテーマほど、軟着陸させるために“第三者の設計レビュー”が効きます。

次の一歩:悩みが具体的になった瞬間が相談どき

もし今、あなたが次のような悩みを抱えているなら、それは相談の入口です。

- クラウド移行/継続の是非を説明したいが、責任分界点とリスクが言語化できない

- ローカル継続は決まっているが、更新・監査・特権管理の運用負債が限界

- バックアップがあるはずなのに、復元テストが回っておらず“戻せる自信”がない

- ログはあるが、事故対応のタイムラインを作れる形になっていない

ここまでの話は一般論としての地図です。しかし、実際の案件は地形が違います。だからこそ、具体的な構成・契約・運用体制・データ重要度に合わせて、被害最小化(漏れ止め)と再発防止を現実解に落とす必要があります。

個別案件で迷ったら、株式会社情報工学研究所のような専門家に相談するのが最も合理的です。現場の運用を増やす提案ではなく、「回る形にする」ための設計・ログ保全・バックアップ設計・インシデント対応の整理まで含めて一緒に検討できます。

相談導線:問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

補足:現在のプログラム言語各種における注意点(セキュリティ観点)

最後に、「クラウドかローカルか」に関わらず、実装で事故を増やしやすいポイントを、主要な言語ごとに整理します。ここも一般論ですが、設計レビューや運用整備の出発点になります。

共通(言語に依存しない注意点)

- 秘密情報(APIキー、トークン、証明書)をコード・設定・ログに残さない。ローテーション前提で設計する

- 権限は最小にし、例外は期限付きにする。監査ログで追える形にする

- 依存ライブラリを棚卸しし、更新ポリシーと例外手順を定義する(止められないほど更新が滞る)

- ログは「調査に使える粒度」で取り、個人情報や機密を不用意に出さない(ノイズカットと両立)

Python

- 依存関係(pip)の増加でサプライチェーンリスクが増える。固定(ロック)と検査、更新の手順化が重要

- 例外処理が広すぎると障害の兆候を握り潰す。監査・運用の観点でログ粒度を設計する

- デシリアライズや外部入力の扱いは慎重に(pickle等の危険な手法は避ける)

JavaScript / TypeScript(Node.js)

- 依存(npm)が多くなりがちで、更新・脆弱性対応の運用がボトルネックになる

- 設定ミス(CORS、認可、公開範囲)で外部到達が生まれやすい。IaC/設定レビューとセットで考える

- ビルド成果物やログに秘密情報を混ぜない(CIログ、環境変数の取り扱い)

Java / Kotlin

- 古い依存(特にフレームワーク)の更新遅延が長期リスクになる。更新ウィンドウと例外承認が必要

- 認可設計をフレームワーク任せにしない。境界(認証/認可)を明示し、監査可能にする

- ログに個人情報・トークンを出さない。マスキングと保持期間を設計する

C / C++

- メモリ安全性(バッファオーバーフロー等)のリスクが高い。入力検証、境界チェック、コンパイラ保護の活用が重要

- 暗号や認証を自前実装しない。実績あるライブラリと鍵管理の運用設計が前提

- ビルド環境・署名・配布経路がサプライチェーンの核心になる(改ざん耐性)

Go

- 静的バイナリで配布しやすい反面、脆弱性修正の反映を止めると一気に古くなる。更新と再デプロイの運用が重要

- 並行処理での競合やタイムアウト設計が可用性事故につながる。RTO/RPOの観点で設計する

Rust

- メモリ安全性で有利だが、依存クレートとビルドチェーンの管理は別問題。更新と検査の運用は必要

- unsafe領域は“例外”として扱い、レビューと監査対象にする(属人化させない)

PHP

- 長期運用でバージョン更新が滞りやすい。更新計画と互換性検証の手順が安全性を左右する

- 入力検証・認可・CSRF対策など、基本を落とすと外部到達の穴になりやすい

- プラグイン/依存の管理が複雑化しがちで、棚卸しと最小化が効く

この補足も一般論です。実際には、あなたのシステム構成・委託範囲・運用体制・ログ要件・契約条件により、優先順位が変わります。具体的に悩みが出た時点で、株式会社情報工学研究所へ相談し、被害最小化(漏れ止め)と再発防止を“回る形”に落とし込むのが近道です。

問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

解決できること・想定課題

- クラウドとオンプレミスのセキュリティ・運用コスト・法令対応の違いを理解し、最適なデータ保護基盤を設計できます

- BCPにおけるデータ多重化や緊急時運用フェーズを具体的に策定し、事業継続性を強化できます

- 経営層への説明資料として活用できるポイントとコンプライアンス要件を押さえた上で提案できます

クラウドとオンプレミスの基礎知識とリスク

クラウドサービスは、インターネット経由で提供されるサーバーやストレージを利用するモデルです。初期費用を抑え、拡張性に優れる一方、外部データセンターの運用状況やネットワーク品質に依存するという特性があります。一方、オンプレミスサーバーは自社施設内での設置・運用が前提となり、物理的な管理性やカスタマイズ性が高いものの、初期投資や維持運用コスト、災害対策(耐震・電源冗長化など)の負担が大きくなる場合があります。

選定時には、コスト構造だけでなく、物理的/論理的なアクセス制御、運用体制、災害発生時の復旧手順を十分に比較検討することが重要です。経営層へ提案する際には、定量的な比較指標(TCO、RTO/RPOなど)を示すことで、意思決定を円滑に進められます。

章で挙げたクラウド/オンプレミスの特徴を説明する際、コスト構造と可用性要件の違いを明確に示し、用語の誤解を防いでください。

技術者自身は、自社ネットワークの可用性要件や拡張性ニーズを整理し、オンプレミスとクラウドのどちらが適合するかを客観的に評価しましょう。

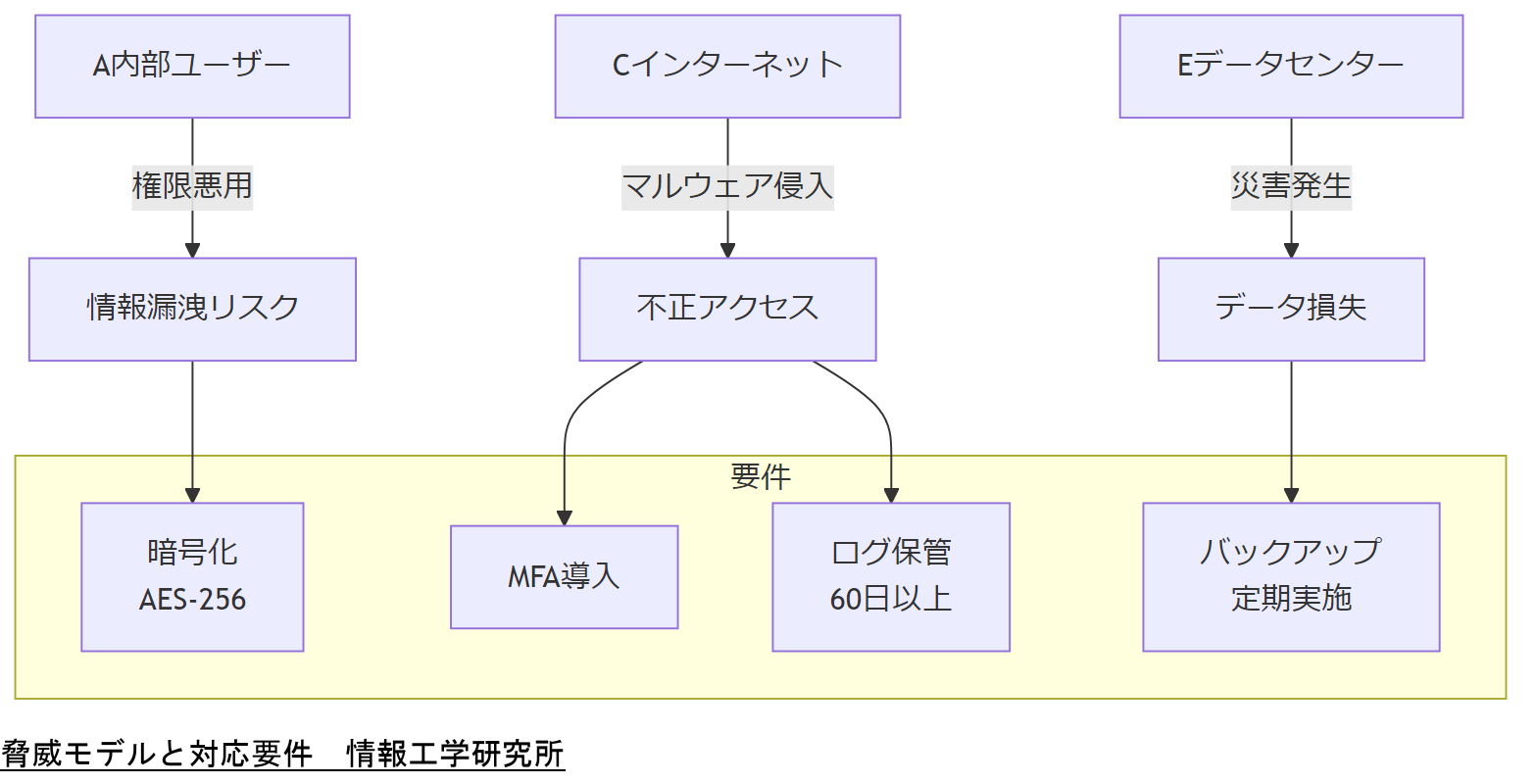

セキュリティ要件と脅威モデル

クラウド・オンプレミスを問わず、情報資産を守るためには脅威モデル(攻撃者の手法と対象資産の関係を可視化したもの)を策定し、要件定義に落とし込む必要があります。脅威モデル策定では、主に以下の視点を整理します。

- 内部不正:権限を持つユーザーによる意図的・非意図的な情報漏洩や改ざん

- 外部攻撃:マルウェア、DDoS攻撃、フィッシングなどインターネット経由の侵害

- 自然災害・設備故障:地震や停電、ハードウェア故障によるデータ損失リスク

これらのリスクに対処するため、以下の要件を最低限満たすことが求められます。

- データ暗号化:保存データ(at rest)および転送データ(in transit)をAES-256以上で暗号化すること

- アクセス制御:多要素認証(MFA)を導入し、最小権限の原則に基づくIAM(Identity and Access Management)を実装すること

- ログ管理と監査:全アクセスログを60日以上保管し、定期的に監査する体制を整備すること

- バックアップとリストア:定期バックアップの実施と年1回以上のリストア演習を行うこと

MFAやログ保管期間など具体要件を説明する際、なぜその数値が必要か(法令要件やベンチマーク)を併記して、経営層の納得を得てください。

技術担当者は、実際の運用ツール(認証基盤やログ集約基盤)が要件を満たすかを検証し、設定変更の優先度を社内で共有しましょう。

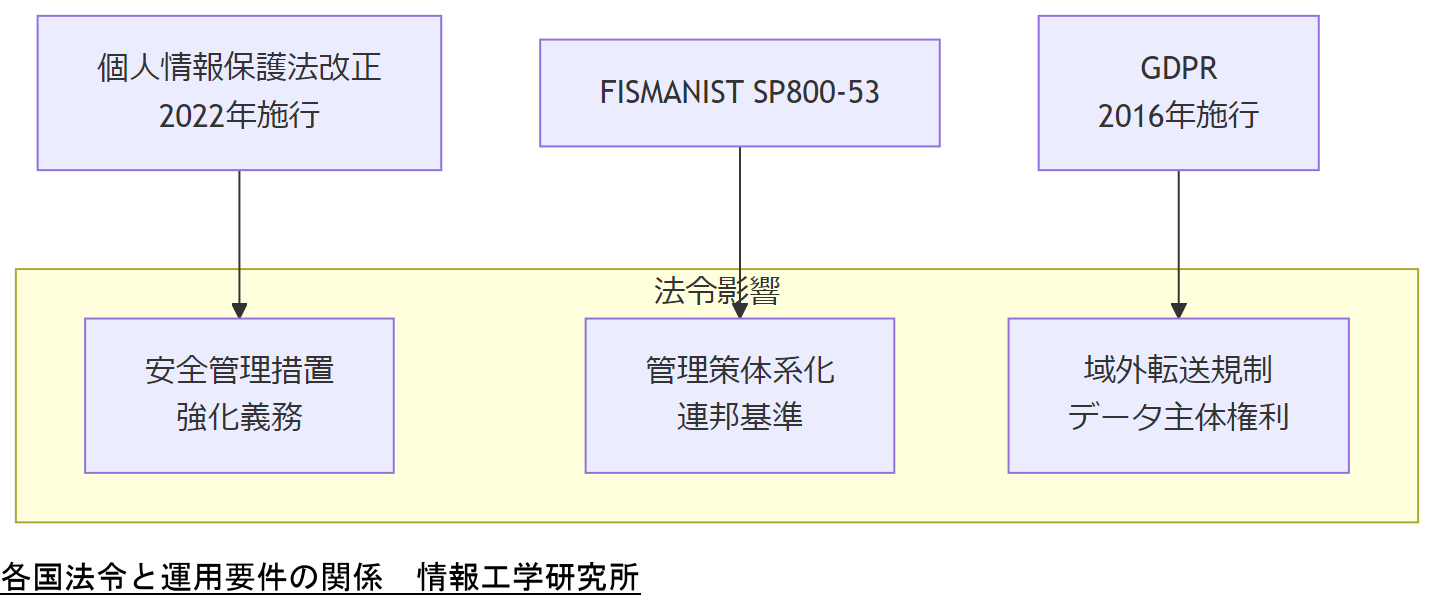

法令・政府方針の影響と最新動向

データ保護に関する法令や政府方針は、その遵守状況によって企業の信頼性や事業継続性に直結します。日本では2022年に改正された個人情報保護法(PIPA)が施行され、データ主体の権利強化や安全管理措置の厳格化が求められています。米国ではFISMA(Federal Information Security Management Act)に基づくNIST SP800-53が、連邦政府機関だけでなく取引先にも影響を及ぼし、厳密な管理策の導入を義務づけています。EUでは2016年施行のGDPR(一般データ保護規則)が域外転送規制を含む強力な制裁規定を設け、グローバル企業はデータ所在国ごとの対応策が必須です。

概要解説

本章では、日本の個人情報保護法改正(2022年施行)、米国のFISMAに基づくNIST SP800-53、欧州のGDPR(2016年)といった主要な法律・政策がクラウド・オンプレミス運用に及ぼす影響と最新動向を解説します。各規制は、データ管理要件や主体の権利保護、データ所在義務などを定めており、システム設計・運用ルール変更の必要性を強く促しています。特に、データの暗号化義務やアクセスログの保持期間、データ主体の閲覧・削除要求への対応準備は、法令順守と顧客信頼獲得の両面で欠かせない要素です。また、各国間の規制差異を踏まえ、自社のデータ拠点選定時には拠点ごとの準拠法性を確認する必要があります。例えばEU域外転送規制や米国内の政府機関データ保持要件など、細部の遵守策を運用マニュアルに反映することで、リスク低減に直結します。

改正PIPAやGDPRなどの遵守要件について説明する際、自社拠点がどの法域に該当するかを明確に示して、社内の合意を得てください。

技術担当者は、自社で運用するクラウドリージョンやデータセンターの所在が各法令の適用範囲に入るかを確認し、必要な管理策を設計書に反映しましょう。

コンプライアンスと資格要件

クラウド・オンプレミス双方で求められるコンプライアンス要件は、法令遵守のみならず、業界標準やガイドラインへの対応を含みます。具体的には、個人情報保護法や不正競争防止法などの法令に加え、経済産業省が定める情報セキュリティ管理基準への準拠が必須です。また、組織内外でのリスク管理体制を整備し、運用プロセスを文書化・監査可能な状態に維持する必要があります。

これを支える人材としては、情報処理安全確保支援士(登録セキスペ)などの国家資格や、PMP(Project Management Professional)などプロジェクト管理資格の保有が望ましいです。登録セキスペは、リスクアセスメントからインシデント対応まで幅広い知識を認定するもので、クラウド運用時のセキュリティ設計・監査にも直結します。さらに、社内規程や運用マニュアル作成にあたっては、資格保有者主導でドラフトをレビューさせる運用が推奨されます。

資格要件を提示する際は、なぜ特定資格が必要か(法的要件または業務効率向上)を明確化し、社内の合意を図ってください。

技術担当者は、資格保有者の役割と責任範囲を明確にし、運用体制図に反映しておきましょう。

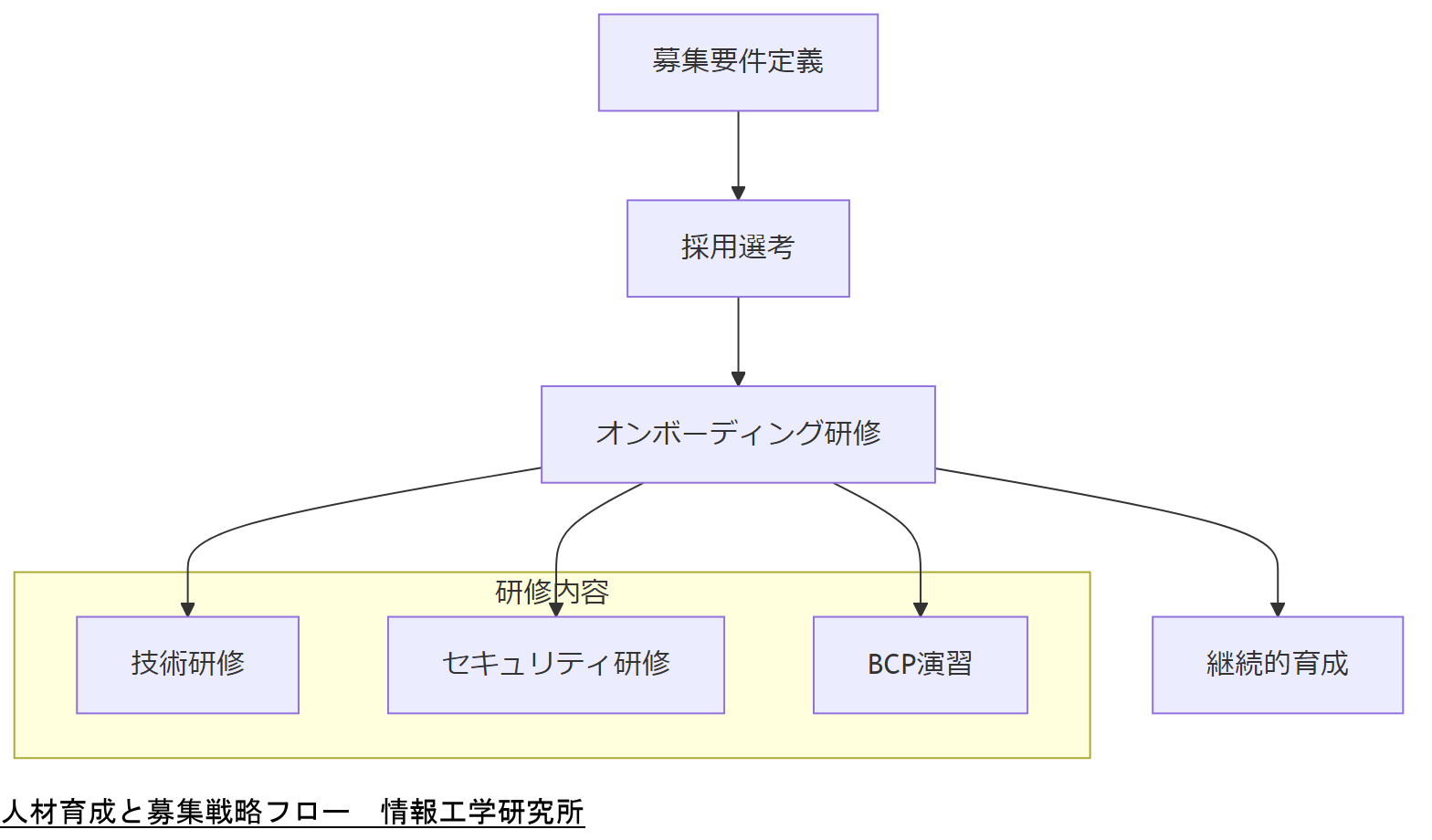

人材育成と募集戦略

概要解説

本章では情報システム運用に必要な人材育成と募集戦略について解説します。現代のクラウド・オンプレミス運用では、セキュリティや自動化に熟知したエンジニアが不可欠です。また、OJTや定期研修を通じてスキルを維持・向上させる仕組み構築が求められます。採用プロセスでは、求める経験や適性を明確に定義し、多様なバックグラウンドを持つ候補者を評価します。さらに、研修計画やキャリアパスを示すことで、離職率低減と長期的な組織強化に寄与します。法令順守の観点から、必要資格やガイドラインに準拠した研修内容を取り入れ、内部監査時にも証跡を提示できるようにします。採用後の定着支援策として、メンター制度やオンライン学習プラットフォーム活用も有効です。

まずは募集要件定義として、クラウド運用スキルやセキュリティ知識、BCP策定経験などを項目化します。次に採用選考では、技術演習や実務事例レビューを組み込み、即戦力を見極めます。入社後はオンボーディング研修で基礎知識を共有し、OJTにより実務を通じてスキルを定着させます。その後も定期的なセキュリティ研修やBCP演習を実施し、組織全体のレジリエンスを強化します。

募集要件や研修計画を説明する際、何をいつまでに習得すべきかを明示し、育成スケジュールと評価基準を共有してください。

技術担当者は、研修内容やキャリアパスを策定後、自社の人員構成に合わせたカスタマイズを行い、必要なスキルセットを定期的に見直しましょう。

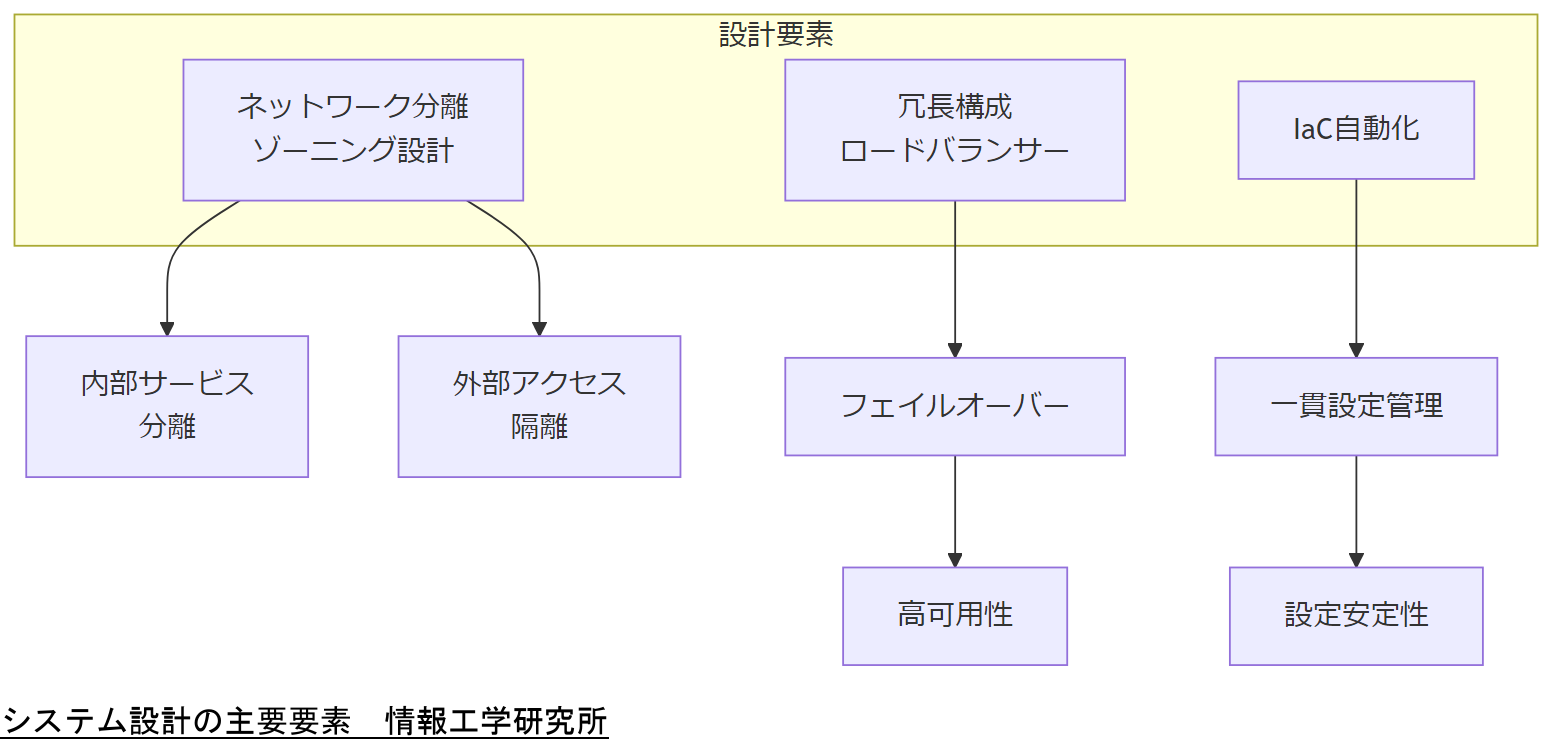

システム設計のベストプラクティス

クラウド・オンプレミスを問わず、高可用性とセキュリティを両立するシステム設計が求められます。ネットワーク分離(ゾーニング)により、内部サービスと外部アクセスを論理的に隔離し、不正侵入や横移動を防止します。また、冗長構成としてロードバランサーやクラスタを用いることで、単一障害点を排除し、可用性を確保します。インフラコード化(IaC)と自動化により、一貫性ある設定管理を実現し、人為的ミスを低減します。

設計フェーズでは、可用性指標(RTO/RPO)や性能要件を明確化し、障害時のフェイルオーバー手順やロールバック計画を定義します。セキュリティ要件と運用負荷をバランスさせ、運用チームの監査・検証プロセスを組み込むことで、設計ドキュメントが常に最新かつ実行可能であることを保証します。

ゾーニングや冗長構成を説明する際は、目的とコスト効果のトレードオフを合わせて示し、社内理解を深めてください。

技術担当者は、設計ドキュメントを定期的にレビューし、実運用との乖離を防ぐための検証手順を運用フローに組み込みましょう。

運用と定期点検の手法

システムを安全且つ安定的に稼働させるためには、運用フェーズにおける定期点検と監査が不可欠です。定期点検では、運用状況を可視化し、脆弱性や設定ミスを早期に発見・是正することを目的とします。また、インシデント発生時の対応手順が機能するかを確認するため、演習を通じた演練も重要です。

- 定期監査チェックリスト:アクセス権限、パッチ適用状況、バックアップログなどを網羅的に点検

- 脆弱性診断:年1~2回の外部診断と四半期ごとの内部診断を実施

- ログレビュー:運用ログ、セキュリティログを毎月レビューし、異常兆候を分析

- インシデント対応演習:年1回以上の模擬演習による手順検証と課題抽出

監査頻度や演習項目を説明する際、なぜその頻度が必要か(法令要件・ベンチマーク)を示し、運用計画に組み込む必要性を共有してください。

担当者は定期点検後のレポートと是正計画をセットで管理し、次回点検までに改善策が反映されたかを確認するフローを策定しましょう。

BCPの策定と実践

概要解説

事業継続計画(BCP)は、想定外の事態発生時にも企業活動を維持するための設計書です。特にデータ保護では、3重化保存と運用フェーズの明確化が中核となります。保存場所はプライマリ、セカンダリ、オフサイトの三拠点を基本とし、運用は平常時、無電力・自然災害時、システム停止時の三段階に分けて手順を策定します。大規模ユーザー(10万人以上)環境ではさらに細分化し、役割分担と連携フローを厳密に定める必要があります。

まず、データ保存の多重化では各保存先の物理的・論理的特性を評価し、地理的分散やネットワーク経路の冗長性を確保します。次に、平常時フェーズではバックアップ手順や定期点検を日常運用に組み込み、無電力時フェーズではUPSや移動型発電機の起動手順を詳細に定義します。システム停止時フェーズでは緊急復旧手順をリハーサルし、必要な資材・担当者を予めアサインしておくことが重要です。

3重化保存や運用フェーズの手順を示す際、各フェーズの責任部署と作業内容を明確にして合意を得てください。

技術担当者は、定期的にBCP演習を実施し、手順漏れや資材不足がないかをチェックリストに基づき検証しましょう。

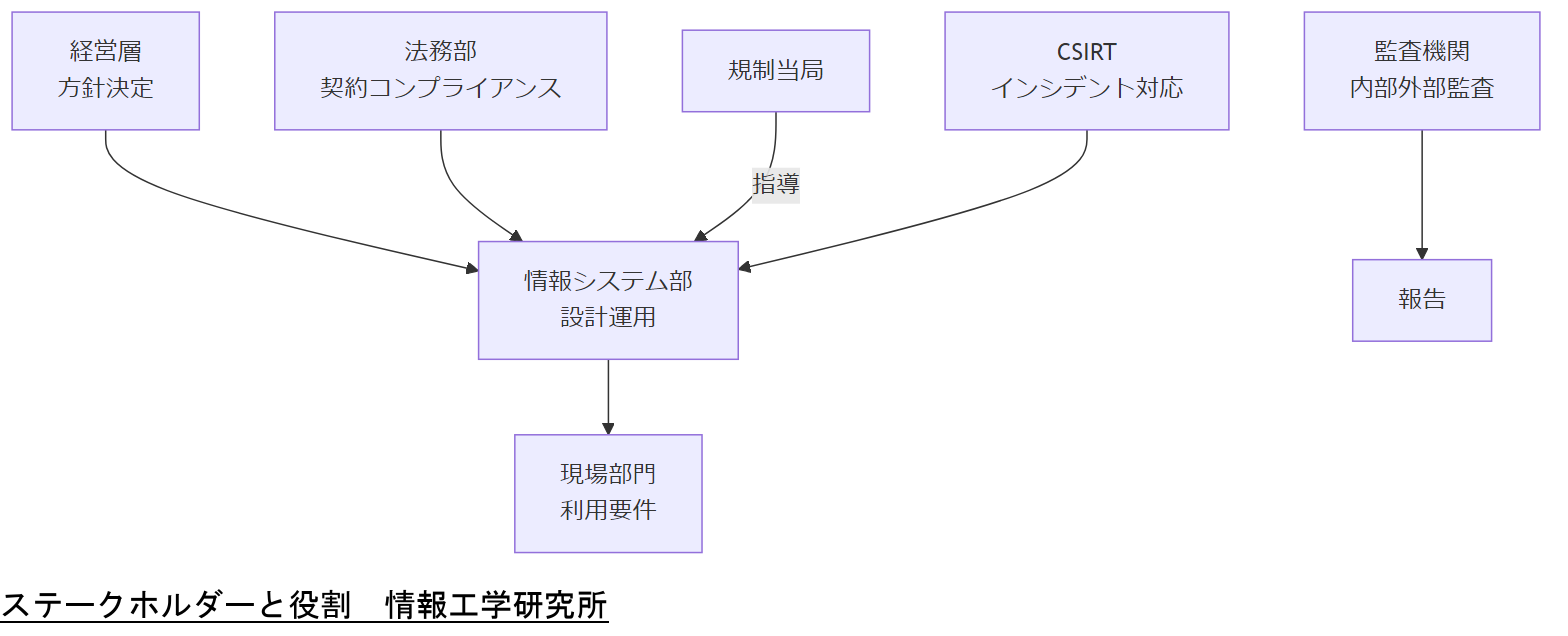

関係者の特定と注意点

システム導入・運用においては、関係者(ステークホルダー)の役割と責任を明確化することが重要です。社内では、経営層(予算・方針決定)、情報システム部(設計・運用)、法務部(契約・コンプライアンス)、現場部門(利用・要件定義)が主な担当部署となります。社外では、監査機関(内部監査・外部監査)、規制当局(監督・指導)、CSIRT(インシデント対応チーム)などが関与します。各関係者とのコミュニケーションポイントを整理し、合意形成のタイミングと方法を設計書に明記しましょう。

注意点として、権限分離(SoD: Segregation of Duties)を徹底し、単一担当者による不正やミスを防止する仕組みを導入します。また、法務部への相談タイミングや監査報告のスケジュールを予め合意しておくことで、運用中の混乱を回避できます。社外ステークホルダーへの情報提供は、契約範囲内かつ法令順守の範囲で行うよう留意してください。

権限分離や監査スケジュールを説明する際、部署間の役割と連携方法を明確に示し、運用フローでの責任範囲を共有してください。

技術担当者は、ステークホルダーマトリクスを作成し、定期的に内容を更新することで、運用中の連絡漏れや合意齟齬を防ぎましょう。

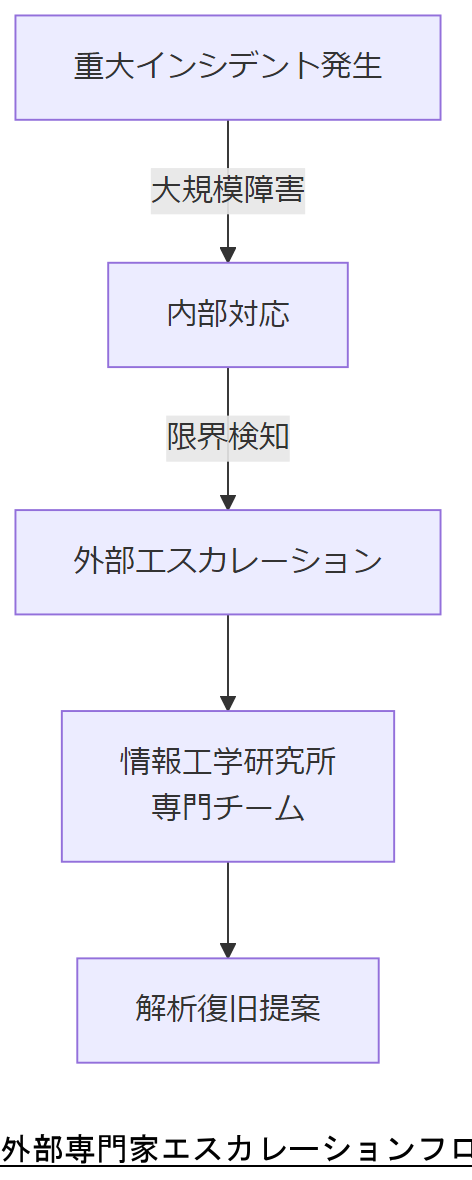

外部専門家へのエスカレーション

重大インシデントや専門的な解析が必要な場合は、外部専門家へのエスカレーションが有効です。本記事では、情報工学研究所(弊社)へのご相談フローを推奨します。エスカレーション基準として、侵害規模の拡大時・法令順守疑義発生時・復旧手順が内部で完結できない場合などを設定し、迅速に弊社の専門チームと連携できる体制を構築します。

ご相談方法は、本ページ下部のお問い合わせフォームからご連絡いただくだけで完了します。弊社は多様な復旧実績を有し、技術的困難事例への対応ノウハウを蓄積しています。また、解析レポートや再発防止策の提案も行い、貴社のセキュリティ強化と事業継続を支援いたします。

エスカレーション基準や相談フローを説明する際、どのタイミングで外部支援が必要かを具体的に示し、緊急連絡先として弊社を明確化してください。

技術担当者は、復旧支援実績と対応手順を簡潔にまとめ、社内手順書にエスカレーションフローを組み込みましょう。

弊社へのご相談のご案内

情報工学研究所(弊社)は、他社では困難とされた復旧事案にも対応可能な実績と技術力を有しています。ご相談は本ページ下段のお問い合わせフォームから承ります。必要事項をご入力いただくと、担当者より折り返しご連絡いたします。

弊社では、現地調査、リモート解析、トラブルシュート報告書の作成まで一貫したサービスを提供し、再発防止策のご提案も含めたサポートを行っております。迅速かつ的確な対応で、貴社の事業継続を支援いたします。

お問い合わせフローを説明する際は、フォーム送信から初動対応までの流れを明確に示し、手順を共有してください。

技術担当者は、フォーム入力項目の意図を理解し、必要情報を漏れなく社内で収集しておきましょう。

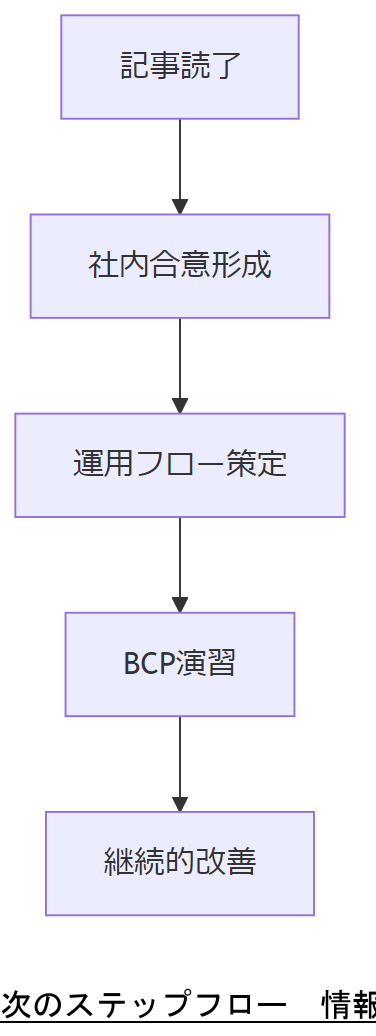

まとめと次のステップ

本記事では、クラウド・オンプレミス両面のセキュリティ要件、法令遵守、BCP設計、ステークホルダー連携など、データ保護基盤構築の全体像を解説しました。技術担当者は、本記事を踏まえ、社内合意形成と運用フローへの落とし込みを優先してください。

次のステップとして、弊社の無料診断サービスをご活用いただき、現状のギャップ分析と改善提案を受けることをお勧めします。情報工学研究所は、貴社の課題解決に向け、包括的なサポートを提供いたします。

本記事の主要項目をまとめ、経営層への説明資料として活用できるよう、要点を整理して共有してください。

技術担当者は、本記事を基に社内ワークショップを開催し、各章の課題と改善策を実践計画に落とし込みましょう。

はじめに

クラウドとローカルの選択肢がもたらすセキュリティの課題とは 現代のビジネス環境では、データの管理方法としてクラウドとローカルの二つの選択肢が広く利用されています。それぞれには独自の利点と課題が存在し、特にセキュリティの観点からは慎重な検討が求められます。クラウドサービスは、スケーラビリティやコスト効率の面で魅力的ですが、外部のサーバーにデータを預けることによるリスクも伴います。一方、ローカルでのデータ管理は、物理的な制御が可能である一方、ハードウェアの故障や災害によるデータ損失のリスクがあるため、バックアップや復旧計画が不可欠です。このように、どちらの選択肢も一長一短があり、企業のニーズやリスク許容度に応じた適切な判断が求められます。次の章では、クラウドとローカルそれぞれのセキュリティの特徴を詳しく見ていきましょう。

クラウドストレージのセキュリティ機能と利点

クラウドストレージは、近年多くの企業にとって重要なデータ管理手段となっています。その主なセキュリティ機能には、データ暗号化、アクセス制御、監査ログ、バックアップ機能などがあります。データ暗号化は、データが保存される際や転送される際に、情報を暗号化することで不正アクセスから保護します。これにより、万が一データが盗まれた場合でも、情報が解読されるリスクを低減します。 また、アクセス制御は、誰がどのデータにアクセスできるかを厳格に管理する機能です。ユーザーごとに異なる権限を設定することで、機密情報へのアクセスを制限し、データ漏洩のリスクを軽減します。さらに、監査ログは、データへのアクセスや変更の履歴を記録することで、不正行為やデータの不適切な使用を追跡可能にします。 クラウドサービスプロバイダーは、これらのセキュリティ機能を強化するために常に最新の技術を導入し、セキュリティ対策をアップデートしています。また、クラウド環境では、物理的なセキュリティも重要です。データセンターは通常、高度なセキュリティシステムで保護されており、自然災害や物理的な侵入からデータを守ります。 このように、クラウドストレージは多層的なセキュリティ対策を講じており、企業がデータを安全に管理するための強力な選択肢となっています。次の章では、ローカルストレージのセキュリティ機能とその利点について詳しく探っていきます。

ローカルストレージの保護とその限界

ローカルストレージは、企業がデータを物理的に管理するための選択肢であり、一定のセキュリティ利点を持っています。まず、データが社内のサーバーやPCに保存されるため、外部からのアクセスが制限され、物理的な制御が可能です。このため、企業はデータに対する直接的なアクセス権を管理しやすく、内部のセキュリティポリシーを適用することができます。 しかし、ローカルストレージにはいくつかの限界も存在します。まず、ハードウェアの故障や災害によるデータ損失のリスクがあります。これに対処するためには、定期的なバックアップが不可欠ですが、バックアップの手間やコストがかかることも考慮しなければなりません。また、物理的なセキュリティが不十分な場合、内部者による不正アクセスやデータの漏えいが発生する可能性もあります。 さらに、ローカル環境では、セキュリティソフトウェアやファイアウォールの導入が必要ですが、これらの管理や更新が怠られると、脆弱性が生じることがあります。加えて、リモートワークの普及に伴い、社外からのアクセスが増える中で、ローカルストレージのセキュリティはますます難しくなっています。 このように、ローカルストレージは物理的な制御を提供する一方で、データの保護に関しては考慮すべき課題が多く存在します。次の章では、クラウドとローカルのセキュリティリスクを比較し、どのように対策を講じるべきかを考察します。

データ侵害のリスク: クラウド vs ローカル

データ侵害は、企業にとって深刻なリスクであり、クラウドストレージとローカルストレージそれぞれに異なる脅威が存在します。クラウドストレージでは、外部からの攻撃やハッキングが主なリスクとなります。特に、クラウドサービスプロバイダーが管理するデータセンターが標的にされることが多く、適切なセキュリティ対策が講じられていない場合、膨大な量のデータが一度に漏洩する可能性があります。プロバイダーは通常、強固なセキュリティ対策を導入していますが、サイバー攻撃の手法は日々進化しているため、常に最新の対策が求められます。 一方、ローカルストレージでは、内部者による不正アクセスが大きなリスクとなります。従業員や関係者が物理的にデータにアクセスできるため、意図的なデータ漏洩や誤操作による情報の損失が発生することがあります。また、ハードウェアの故障や自然災害によるデータ損失も考慮しなければなりません。ローカル環境では、定期的なバックアップや適切な物理的セキュリティの確保が不可欠です。 このように、クラウドとローカルのストレージには、それぞれ異なるデータ侵害のリスクが存在します。企業は、これらのリスクを理解し、適切な対策を講じることで、データの安全性を確保する必要があります。次の章では、具体的な対策や解決方法について詳しく探っていきます。

法規制とコンプライアンス: どちらが優位か

クラウドとローカルストレージの選択において、法規制とコンプライアンスは重要な要素です。特に、個人情報や機密情報を扱う企業にとって、データの保存方法が法的要件に適合しているかどうかは重大な問題です。クラウドサービスは、データがどこに保存されているかが明確でない場合があり、国や地域によって異なるデータ保護法に影響を受けることがあります。例えば、EUの一般データ保護規則(GDPR)や日本の個人情報保護法など、厳格な規制が存在するため、クラウドサービスを利用する際は、これらの法律に準拠しているかを確認する必要があります。 一方、ローカルストレージでは、企業がデータを物理的に管理できるため、法規制に対する対応が比較的容易です。内部のセキュリティポリシーを適用しやすく、データの取り扱いに関する透明性を確保しやすいという利点があります。ただし、ローカル環境でもコンプライアンスを維持するためには、定期的な監査や内部教育が必要です。 このように、クラウドとローカルのストレージは、法規制とコンプライアンスの観点から異なるアプローチが求められます。企業は自社のビジネスモデルやデータの性質に応じて、どちらのストレージが法的要件を満たしやすいかを慎重に検討することが重要です。次の章では、企業が実施すべき具体的な対策について考察します。

実際の事例から学ぶセキュリティの教訓

実際の事例から、クラウドとローカルストレージのセキュリティに関する重要な教訓を学ぶことができます。例えば、ある企業がクラウドサービスを利用していた際、サイバー攻撃を受けてデータが漏洩しました。このケースでは、プロバイダーのセキュリティ対策が不十分であったため、顧客の個人情報が大量に流出しました。この教訓から、クラウドサービスを選ぶ際には、プロバイダーのセキュリティ体制や過去のインシデントについての情報を十分に調査し、信頼性を確認することが重要です。 一方、ローカルストレージを利用していた企業では、内部の従業員が意図的に機密データを持ち出す事件が発生しました。この場合、物理的なアクセス権の管理が不十分であったことが原因でした。この事例からは、ローカル環境でも内部のセキュリティポリシーを厳格に適用し、従業員の教育や監視を強化することが必要であると学ぶことができます。 これらの実際のケースは、クラウドとローカルのそれぞれのセキュリティリスクを理解し、適切な対策を講じることの重要性を示しています。企業は、これらの教訓を基に自社のデータ管理戦略を見直し、より安全な環境を構築するための取り組みを強化する必要があります。

クラウドとローカルの安全性を総合的に評価する

クラウドとローカルストレージの安全性を総合的に評価すると、それぞれの利点とリスクが明確になります。クラウドストレージは、最新のセキュリティ技術を取り入れた多層的な防御策を提供し、スケーラビリティやコスト効率の面でも優れています。しかし、外部の脅威にさらされる可能性があるため、プロバイダーの信頼性やセキュリティ対策の確認が不可欠です。一方、ローカルストレージは物理的な制御が可能であり、内部のセキュリティポリシーを適用しやすいですが、ハードウェアの故障や内部者によるリスクが存在します。 企業は、自社のビジネスモデルやデータの性質、法規制に基づいて、どちらのストレージがより適切かを慎重に検討する必要があります。最終的には、両者の特性を理解し、適切な対策を講じることで、データの安全性を確保し、リスクを最小限に抑えることが求められます。企業のニーズに応じた柔軟なアプローチを採用することで、安心してデータを管理できる環境を整えることができるでしょう。

あなたのビジネスに最適な選択を見つけるための無料相談

クラウドとローカルストレージの選択は、企業にとって重要な決定です。どちらの方法にも利点とリスクがあり、ビジネスの特性やニーズに応じた最適な選択をすることが求められます。私たちは、あなたのビジネスに最適なデータ管理方法を見つけるための無料相談を提供しています。専門家があなたの状況を理解し、具体的なアドバイスを行うことで、安心してデータを管理できる環境を整えるお手伝いをいたします。まずはお気軽にお問い合わせください。あなたのビジネスにとって最良の選択肢を共に見つけましょう。

セキュリティ対策を選ぶ際の注意すべきポイント

セキュリティ対策を選ぶ際には、いくつかの重要なポイントに注意を払う必要があります。まず、クラウドサービスを利用する場合は、プロバイダーの信頼性を確認することが不可欠です。過去のセキュリティインシデントや、導入しているセキュリティ技術の詳細を調べ、適切な対策が講じられているかを見極めましょう。また、サービス契約書におけるデータの所有権や管理責任についても明確に理解しておくことが重要です。 ローカルストレージを選ぶ場合は、物理的なセキュリティ対策を強化することが求められます。特に、アクセス権限の管理や、データへの物理的アクセスを制限する施策を講じることが大切です。さらに、定期的なバックアップとその保管方法を確立し、データ損失のリスクを最小限に抑えることも必要です。 最後に、法規制やコンプライアンスの遵守も忘れてはなりません。データの取り扱いに関する法律や業界基準を把握し、適切に対応することで、企業の信頼性を高めることができます。これらのポイントを考慮することで、より安全で効果的なデータ管理が実現できるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。