選択と行動 取得方針:停止を避けるなら「対象を絞った取得」と「変更を増やさない手順」を優先 優先情報:対象ディスク/ボリューム、スナップショット可否、保存先の確保 次の一手:運用影響が読めない操作(権限変更・再起動・修復系)を先に打たない

選択と行動 取得方針:証拠性を優先し「ハッシュ」「取得ログ」「保管ルール」を最初からセット 優先情報:時間軸(いつから)、影響範囲(どこまで)、証跡(ログ/イメージ/設定) 次の一手:後で説明できない“場当たり対応”を減らし、手順を固定して再現性を確保

選択と行動 取得方針:負荷を上げない読み取り・リトライ設計で、欠損を最小にして回収 優先情報:SMART/ログ、エラー頻度、温度、ケーブル/電源の安定 次の一手:無理なスキャンや修復で劣化を早めるより、回収優先に切り替える判断

選択と行動 取得方針:単体ディスクのコピーだけで完結しない前提で「構成情報」も一緒に確保 優先情報:RAIDレベル/順序、ストライプ、メタデータ位置、VM/コンテナの配置 次の一手:構成が確定しないまま“推測で復旧”に寄せず、証跡と整合を先に取る

- “見るだけのつもり”で接続した操作が書き込みを発生させ、証拠性の説明が難しくなる

- 取得形式や範囲の選定ミスで、後から必要な領域が足りず撮り直しが発生する

- ハッシュ不一致や取得ログ不足で、成果物の信頼性が揺らぎ、社内外調整が長期化する

- 不調ディスクに高負荷をかけて劣化が進み、復旧可能性や稼働継続の選択肢が減る

- どこまでを「証拠」として残すべきかで迷ったら。

- 止めずに取得する手順の診断ができない。

- RAID/仮想化/暗号化が絡み、対象範囲の確信が持てない。

- Write Blockerや取得形式の選び方で迷ったら。

- 共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

- 上司・役員への説明材料(判断軸/リスク/見通し)が作れない。

もくじ

- 第1章:なぜ「ディスクを触る前」にイメージ取得が必要なのか

- 第2章:現場あるある—止められない・時間がない・説明がつらい

- 第3章:争点の切り分け—証拠性/可用性/復旧優先のどれを守るか

- 第4章:イメージ取得の設計図—対象・範囲・保存先・記録の決め方

- 第5章:Write Blockerと接続の基本—“書き込みゼロ”を担保する考え方

- 第6章:ツール選定—dd/FTK Imager/E01/RAWの使い分けで迷わない

- 第7章:ハッシュと再現性—一致させるのは「結果」ではなく「手順」

- 第8章:落とし穴—暗号化・SSD不調・RAID・仮想化で手順が崩れる点

- 第9章:証跡の整え方—チェーンオブカストディと説明可能性の作り方

- 第10章:帰結—最小変更で収束させる「フォレンジック運用」への着地

【注意】 本記事は「安全な初動」と「依頼判断」を整理するためのガイドです。証拠性や復旧可能性は、機器・契約・監査要件・システム構成(共有ストレージ、仮想化、暗号化など)で大きく変わります。自己判断で修復・復旧作業を進めるより、まず状況を整理し、必要に応じて株式会社情報工学研究所のような専門事業者へ相談してください(無料相談フォーム:https://jouhou.main.jp/?page_id=26983/電話:0120-838-831)。

第1章:なぜ「ディスクを触る前」にイメージ取得が必要なのか

インシデントやトラブルが起きた直後は、現場が一気にざわつきます。ログが追えない、上司から「今すぐ直して」と言われる、サービスを止められない。そんな状況ほど、最初にやるべきは“復旧作業”ではなく、後で説明できる形で状況を収束させるための「初動の型」を整えることです。

フォレンジックイメージ(ディスクの複製)は、単なるコピーではありません。「いつ」「どの媒体を」「どんな条件で」「どこに」「どう保存し」「同一性をどう担保したか」を一連の記録として残し、以後の解析・復旧・監査対応を同じ土俵に載せるための土台です。逆に言えば、初動で“触り方”を誤ると、後から原因究明も復旧も説明も難しくなります。

冒頭30秒:症状 → 取るべき行動(安全な初動だけ先に)

ここでは「自分で直す」方向へ走らず、被害最小化と説明可能性のための“安全な初動”だけを整理します。

| 症状・状況 | まず取るべき行動(最小変更) | 避けたいこと | 相談の優先度 |

|---|---|---|---|

| ランサム疑い/不正アクセス疑い | 現状の記録(時刻・担当・影響範囲の暫定)/対象機器・アカウント・ネットワーク範囲の切り分け/“記録を残す担当”を決める | 場当たりの設定変更、ログ削除、手元PCへの無秩序なコピー、復旧を急いだ上書き操作 | 高 |

| 本番サーバが止められない(24x7) | 変更を増やさない方針を共有/取得対象(ディスク・ボリューム・VM・コンテナ)を“言葉で固定”/関係者へ状況メモを即時共有 | 復旧のための試行錯誤を本番で繰り返す、権限や暗号化設定を勢いで触る | 高 |

| ディスク不調(読み取りエラー/SSD劣化) | 通電・温度・振動など環境を安定化/症状の時系列をメモ/“負荷を上げない回収”の方針に切り替える | 長時間の全域スキャンや修復を繰り返す、同一媒体への書き込みを伴う操作 | 高 |

| 誤削除/設定ミス疑い | “何をいつ変更したか”を確定/影響範囲を切り分け(対象ボリューム・共有・バックアップ)/再現を急がず記録を優先 | 現場の焦りで再設定や再構築を進めて履歴を消す | 中〜高 |

| 共有ストレージ/仮想化/RAIDが絡む | 構成情報(RAID順序・VM配置・ストレージ設定)を先に確保/対象を単体ディスクに決め打ちしない | 構成未確定のまま“推測で復旧”を進める | 高 |

「コピーすれば安心」が通用しない理由

ディスクをコピーすると聞くと、「別のディスクへ丸ごと写しておけば大丈夫」と考えがちです。しかし実務では、コピーの“中身”だけでなく、コピーが作られた“条件”が問われます。たとえば、接続の仕方で書き込みが起きたり、取得対象の選び方で必要領域が欠けたり、保存形式や分割方法で後工程の互換性が落ちたりします。

特に監査や対外説明が絡む場面では、「後から見て同じ結論になる」ことよりも、「同じ手順と同じ成果物を再現できる」ことが重要になります。ここで必要なのが、イメージ取得と同時に“同一性の担保”を作る発想です。単にファイルが存在するだけでは、説明は成立しません。

相談導線(依頼判断を早めるために)

現場の負担を増やさずに収束へ向かうには、一般論ではなく「その構成に最小変更で合わせた手順」が必要です。共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談した方が、結果的に早く落ち着くことが多いです。

株式会社情報工学研究所へ無料相談(https://jouhou.main.jp/?page_id=26983)/電話(0120-838-831)。状況を一緒に言語化し、取得対象と記録の型を整えるところから支援できます。

まとめ

フォレンジックイメージ取得は「復旧のための作業」でもありますが、それ以上に「説明可能性を作るための作業」です。初動で“場を整える”ほど、後工程(解析・復旧・報告)が短くなり、関係者の温度も下げやすくなります。

第2章:現場あるある—止められない・時間がない・説明がつらい

「止められないのに原因を出せ」「復旧しながら証拠も残せ」「影響範囲を今すぐ言え」。現場にいる人ほど、この矛盾がいちばん苦しいはずです。さらに、レガシー環境や属人化した運用ほど、触るたびに“別の問題”が連鎖して、議論だけが過熱しがちです。

この章では、技術の前に「社内調整を沈静化させるための進め方」を整理します。ポイントは、正しさを主張することではなく、関係者が同じ判断軸で動ける“型”を先に作ることです。

「いますぐ直して」が出たときに、まず起きていること

上司や役員が求めているのは、多くの場合「復旧そのもの」ではなく、「損失・流出をこれ以上増やさない確証」と「説明の見通し」です。現場が技術的な細部を説明しようとしても、受け手の関心はそこにありません。だからこそ、最初に共有すべきは“専門用語”ではなく、判断軸が揃う最低限の情報です。

| 求められがちな質問 | 現場が先に出すと楽になる答え方 | 避けたい答え方 |

|---|---|---|

| いつ復旧する? | 「復旧より先に、証跡と影響範囲を確定して被害最小化を優先します。判断ポイントは○○で、次の報告は○時です」 | 「多分すぐ直ります」「原因はまだ不明です」だけで終わる |

| 原因は何? | 「現時点は仮説段階です。確定のために、まず○○のイメージとログを保全し、検証の順番を固定します」 | 推測を断定して後から撤回する |

| 漏えいは? | 「現時点で断定はできません。確認に必要な証跡は○○で、取得と解析の手順を固定して確認します」 | 根拠なしに「ない」と言い切る/逆に恐怖を煽る |

現場が抱え込まないための「分担」

インシデント対応が長引く最大の理由の一つは、技術者が「復旧」「調査」「説明」「調整」を全部背負うことです。役割を分けるだけで、手戻りと精神的コストが大きく減ります。

- 記録担当:時刻・意思決定・実施作業・対象範囲を淡々と残す

- 技術担当:最小変更で取得・確認できる範囲を順番に進める

- 説明担当:意思決定の前提と次回報告時刻を固定し、議論を過熱させない

この分担ができると、現場は「いま何を守っているか」が言語化され、社内の空気を落ち着かせやすくなります。結果として、無理な操作や不要な変更が減り、証拠性と復旧可能性が同時に上がります。

まとめ

現場のしんどさは、技術の難しさだけではなく「説明と調整が同時に降ってくること」にあります。だからこそ、最初に“型”を作って、関係者の温度を下げる。これが、結果的に早い収束につながります。

第3章:争点の切り分け—証拠性/可用性/復旧優先のどれを守るか

フォレンジックイメージ取得の設計で最初に決めるべきは、ツールでも形式でもありません。「今回、何を最優先で守るか」です。ここが曖昧なまま動くと、途中で判断が揺れ、作業が増え、説明もぶれます。結果として、現場の負担が増えて歯止めが効かなくなります。

争点は3つに分けると決めやすい

現場の意思決定は、だいたい次の3つのバランスです。すべてを同時に最大化するのは難しいため、優先順位を明示して“場を整える”ことが重要になります。

| 優先するもの | 主なゴール | 先に固めるべきこと | よくある落とし穴 |

|---|---|---|---|

| 証拠性 | 後から第三者にも説明できる成果物と記録を残す | 取得対象の範囲、記録の取り方、同一性の担保、保管ルール | 取得はしたがログが薄く、意思決定の根拠が残らない |

| 可用性 | 止めずに運用を継続しつつ、必要な情報を確保する | 影響範囲、取得のタイミング、保存先、関係者の合意 | 本番で試行錯誤が続き、結果的に変更が増える |

| 復旧優先 | 業務を最短で戻し、損失を抑える | “戻す条件”の定義、バックアップの健全性、代替手段 | 復旧の勢いで証跡が消え、後で説明が困難になる |

依頼判断に寄せた「最小変更」の考え方

現場の本音として、「楽になるなら導入したいが、移行コストとトラブルだけは増やしたくない」は当然です。だからこそ、初動で目指すのは“完璧な調査”ではなく、追加のトラブルを増やさない被害最小化です。

具体的には、(1) 対象を言語化して固定する、(2) 取得と記録をワンセットにする、(3) 影響範囲の見取り図を作る——この3点を揃えるだけで、社内の議論は落ち着きやすく、次の一手(専門家への依頼を含む)も選びやすくなります。

まとめ

争点の切り分けは、技術の話に見えて、実は「社内の温度を下げて収束へ向かう」ための設計です。一般論だけで進めると、構成や監査要件の違いで必ず詰まります。具体案件になった時点で、株式会社情報工学研究所のような専門家に相談し、最小変更で進める手順に落とし込む方が、結果的に早く落ち着きやすいです。

第4章:イメージ取得の設計図—対象・範囲・保存先・記録の決め方

イメージ取得で失敗が起きやすいのは、作業の途中ではなく「最初の設計」が曖昧なまま走り出したときです。現場は時間がなく、周囲は早い結論を求めます。その圧力で“とにかく取る”に寄ると、後から「必要な範囲が足りない」「形式のせいで解析が回らない」「証跡が薄くて説明できない」といった形で、別のトラブルが連鎖していきます。

ここで目指すのは、凝った作り込みではなく、最小変更のまま収束へ向かうための「設計図」を先に1枚作ることです。これがあるだけで、社内の調整が落ち着き、作業の優先順位がぶれにくくなります。

設計の骨格は「4W1H」で十分

イメージ取得の設計は、複雑に見えても要点は単純です。次の5つが揃うと、説明可能性が大きく上がります。

- What:どの媒体・どの範囲を取るのか(物理ディスク/論理ボリューム/ファイル単位など)

- Why:何のために取るのか(原因究明/監査・法務対応/復旧判断など)

- When:いつの状態を確保するのか(現時点の状態/停止前/切り離し後など)

- Where:どこへ保存し、どう保管するのか(保存先の媒体/アクセス制御/持ち出しルール)

- How:同一性をどう担保するのか(ハッシュ/取得ログ/担当者/手順)

「取得対象」を言葉で固定する(ここが最重要)

現場の混乱は、だいたい「対象がぶれる」ことで増えます。たとえば、サーバ1台の障害に見えて、実際は共有ストレージの一部だったり、仮想化基盤の上で動くVMだったり、コンテナの永続ボリュームだったりします。ここで対象を単体ディスクに決め打ちすると、後から「そこではなかった」が起きます。

だから最初に、対象を“機器名・役割・依存関係”で固定します。図がなくても、文章で構いません。重要なのは、関係者が同じ前提で話せることです。

| 項目 | 最低限の書き方(例) |

|---|---|

| 対象 | 業務DBのデータ領域(VM Aの仮想ディスク + 永続ボリューム) |

| 境界 | OS領域は除外/データ領域は全域/ログ領域は直近○日分を優先 |

| 依存 | 共有ストレージ(ボリューム名)、バックアップ(世代・保管先)、監査要件(保持・提出) |

保存先と保管ルール:ここで「やり直し」が決まる

保存先は「空きがあるディスク」では足りません。重要なのは、(1) 容量と速度、(2) 取り回しと保管、(3) アクセス制御と改ざんリスク、の3点です。特に監査や対外説明が絡む場合、保存先が個人PCや共用NASだと、後から“扱いの適切性”が問われやすくなります。

現場の負担を増やさずに被害最小化を狙うなら、保存先は「誰が触れるか」「どこに置くか」「どのように渡すか」を最初から決め、ログと一緒に保管するのが現実的です。

同一性の担保:ハッシュとログを“セット”にする

イメージ取得が「説明できる成果物」になるかどうかは、同一性の担保があるかで決まります。一般的には、取得前後(または取得中)にハッシュ値を算出し、結果が一致することを記録します。さらに、取得した担当者、日時、機器情報、接続経路、取得形式、分割の有無などをログとして残すと、後から説明が格段に楽になります。

ここで大事なのは、細部の完璧さよりも「取り方が固定されていること」です。手順が固定されると、作業がブレにくくなり、社内の議論も沈静化しやすくなります。

まとめ

設計図は、現場を縛るためのものではなく、現場を守るためのものです。対象・範囲・保存先・記録を先に決めるだけで、作業と調整のノイズが減り、より少ない変更で収束へ向かいやすくなります。個別の構成や契約条件が絡む場合は、一般論だけで最適化しきれないため、株式会社情報工学研究所のような専門家に早めに相談して設計を固める方が、結果的に短期で落ち着きやすいです。

第5章:Write Blockerと接続の基本—“書き込みゼロ”を担保する考え方

イメージ取得の現場で、もっとも誤解されやすいのが「接続しただけなら安全」という感覚です。実際には、OSの自動マウント、メタデータ更新、ログ生成、ドライバ挙動など、意図しない書き込みが起きる余地があります。ここで求められるのは、精神論ではなく、仕組みとして“書き込みゼロ”に近づけることです。

その中核になるのがWrite Blocker(書き込み防止)です。ただし、Write Blockerは「差せば終わり」の道具ではなく、接続の前提(媒体種別、接続方式、OS側の動作)とセットで考える必要があります。

Write Blockerは「保証」ではなく「設計の一部」

Write Blockerには、ハードウェア型とソフトウェア型(制御・ポリシーによる抑制)があります。一般的に、ハードウェア型は“物理的に書き込みを通さない”設計に寄せやすい一方、媒体や接続方式の相性、対応規格、実装差の影響を受けます。ソフトウェア型は環境に柔軟ですが、OSやドライバの挙動の影響を受けやすく、運用の統制が重要になります。

| 観点 | ハードウェア型 | ソフトウェア型(制御) |

|---|---|---|

| 強み | 物理層での抑制に寄せやすく、説明がしやすい | 環境に合わせやすく、運用の自由度が高い |

| 注意点 | 媒体種別や規格の対応範囲、実装差、接続経路で挙動が変わる | OS・ドライバ・自動処理の影響を受け、統制と検証が必要 |

接続で起きがちな“意図しない変更”を先に潰す

現場でありがちなのは、「イメージを取る前に、まず中身を見たい」という流れです。ここで焦って接続すると、意図しない更新が起きる可能性があります。最小変更の観点では、“見る”より先に“取得する”が原則です。取得してから解析環境で見る方が、説明可能性も復旧可能性も落としにくいです。

また、NVMeや特殊なRAIDカード配下など、接続方式そのものが複雑な場合は、Write Blocker単体の話では整理しきれません。構成情報(コントローラ、スロット、論理構成)を先に記録し、どの層で取得するのが合理的かを決める必要があります。

「確認の型」を持つと、社内調整が落ち着く

Write Blockerを含む接続の妥当性は、現場の感覚ではなく、確認の型で揃えると議論が過熱しにくくなります。たとえば、(1) 何を使ったか、(2) どう接続したか、(3) 取得前にどんな状態だったか、(4) 取得後にどんな結果だったか、を淡々と残します。これだけで、後から説明が必要になったときの“防波堤”になります。

まとめ

Write Blockerは強力ですが、万能ではありません。接続方式・媒体・OS挙動を含めて設計し、確認の型で記録していくことが、現場を守る歯止めになります。共有ストレージや仮想化、監査要件が絡む場合は、一般論の運用だけで担保しきれないことが多いため、株式会社情報工学研究所のような専門家に相談して、構成に合わせた最小変更の手順に落とし込む方が、結果的に早く落ち着きやすいです。

第6章:ツール選定—dd/FTK Imager/E01/RAWの使い分けで迷わない

ツール選定は、現場でよく“宗派”になりがちです。しかし本来は、目的(証拠性/可用性/復旧)と環境(媒体・構成・制約)から逆算して選ぶものです。ツールが増えるほど強くなるのではなく、手順が固定されるほど収束が早くなります。

ここでは代表的な選択肢を、用途と特性で整理します。特定製品の優劣を断定するのではなく、現場の判断がぶれない“軸”を作ることが目的です。

まず押さえる:RAW(生)か、E01(コンテナ)か

大枠として、ディスクイメージは「RAW(生のビット列に近い形式)」と「コンテナ形式(代表例がE01系)」に分けて考えると整理しやすくなります。RAWはシンプルで互換性を取りやすい一方、メタ情報や分割・圧縮・検証の運用は別途設計が必要です。コンテナ形式は、メタ情報や分割・圧縮・検証といった要素を“ひとまとまり”で扱いやすい反面、運用ツールや互換性の範囲を確認しておく必要があります。

| 観点 | RAW系 | E01系(コンテナ) |

|---|---|---|

| 扱いやすさ | 形式が単純でツール横断の取り回しが良い | メタ情報・分割・検証を運用に載せやすい |

| 説明可能性 | 別途ログとハッシュ運用を固めると強い | 形式の中に情報を載せられ、監査対応の整理がしやすい |

| 注意点 | 分割・圧縮・検証は手順で統制しないとぶれる | 互換性・ツール依存・運用手順の固定が必要 |

dd系(低レイヤ)とGUI系(取得ログ・検証)を目的で使い分ける

低レイヤで扱えるツール(例としてdd系がよく知られています)は、環境が整っていれば柔軟で、特殊な構成でも選択肢になり得ます。一方で、現場で手順がぶれやすく、記録や検証の仕組みを別で用意しないと“説明が重い”状態になりがちです。

GUI系のイメージングツールは、取得ログや検証の導線が用意されていることが多く、手順を固定しやすいのが強みです。監査や対外説明が絡む場面では、運用の一貫性がそのまま“防波堤”になります。

ツール選定の判断軸(現場でぶれないためのチェック)

- 取得対象が何か:物理ディスク/論理ボリューム/仮想ディスク/スナップショットなど

- 媒体の状態:読み取りエラーの頻度、温度、劣化の兆候

- 証拠性が必要か:ハッシュ、ログ、保管、提出要件の有無

- 運用の統制:誰が実施し、誰が検証し、誰が保管するか

- 後工程の互換性:解析環境・復旧工程・第三者提出の想定

まとめ

ツール選定は、機能の多さより「手順が固定され、説明が成立するか」で考えると迷いが減ります。特に本番、共有ストレージ、仮想化、監査要件が絡む場合は、一般論のツール比較だけでは最適解が決まりません。具体案件になった時点で、株式会社情報工学研究所のような専門家に相談し、構成に合わせた取得形式・保存・検証の設計まで一緒に固める方が、結果的に早く収束へ向かいやすいです。

第7章:ハッシュと再現性—一致させるのは「結果」ではなく「手順」

イメージ取得の本質は「コピーができた」では終わりません。後から問われるのは、その成果物が“その時点の対象”と同じであることを、どれだけ筋の通る形で示せるかです。ここで効いてくるのがハッシュと記録です。ハッシュは魔法ではなく、手順とセットにして初めて“歯止め”になります。

現場でありがちなのは、ハッシュ値をメモして満足するケースです。しかし、同じハッシュ値が出たとしても、取得対象の定義が曖昧だったり、分割ファイルの扱いが統一されていなかったり、検証のタイミングが人によって違ったりすると、説明が一気に弱くなります。重要なのは「何を、どの順序で、どの条件で」算出したのかを固定し、手順として再現できる状態を作ることです。

ハッシュは「どの単位で取ったか」が説明の強度を決める

ディスクイメージの検証には、一般にファイル単位のハッシュ(取得したイメージファイルのハッシュ)と、取得時の検証(ツールが提供する検証ログなど)が組み合わされます。どちらが優れているというより、運用として“ぶれない”組み合わせを決めることが大切です。

| 検証の単位 | 強み | 注意点 |

|---|---|---|

| 取得後のイメージファイル(全体) | 保管や受け渡しの改変検知に強く、説明がシンプル | 取得対象や分割ルールがぶれると、比較が難しくなる |

| 取得中の検証(ツールのログ) | 取得工程の一貫性を示しやすく、監査・社内説明の導線が良い | ツール依存の表現になるため、運用の固定が必要 |

ハッシュ方式は「社内外で通る」ものに寄せる

ハッシュ方式(例:MD5、SHA-1、SHA-256など)は、組織のポリシーや提出先の要件で揃えるのが現実的です。一般に、より強度の高い方式が好まれる傾向がありますが、現場で重要なのは“同じ方式を同じ場面で使い続ける”ことです。方式を途中で変えると、比較と説明に余計なノイズが増えます。

迷いやすいポイントは、ハッシュの値そのものより「どの時点で算出したか」です。取得直後、保管前、持ち出し前、第三者へ引き渡し前など、要所で同じ条件の検証を挟むと、後から説明が圧倒的に楽になります。これは「改変がなかった」と主張するためではなく、「改変が入り得る区間を自分で潰す」ための漏れ止めです。

チェーンオブカストディは“難しい文書”ではなく“固定メモ”で始める

チェーンオブカストディ(取扱いの連続性)は、特別な様式がないと作れないものではありません。最初は、担当者・日時・対象・作業・保存先・受け渡しの事実を淡々と残すだけで十分です。現場の温度が上がる局面ほど、「誰が何をしたか」が曖昧になり、議論が過熱しがちです。固定メモがあるだけで、空気を落ち着かせる効果があります。

- 対象の固定:機器名/媒体情報/構成(物理・論理)

- 作業の固定:取得開始・終了時刻/使用機材・方式/保存形式

- 検証の固定:ハッシュ方式/算出対象/算出時刻/結果

- 保管の固定:保管場所/アクセス権/持ち出し・受け渡し記録

まとめ

ハッシュは単体ではなく、手順と記録が揃ったときに“防波堤”になります。一般論として語れる部分はあっても、実務では契約・監査要件・構成の違いで最適な運用が変わります。説明責任が重い案件ほど、株式会社情報工学研究所のような専門家に相談し、要件に合わせて「手順を固定する」設計まで落とし込む方が、結果的に早く収束へ向かいやすいです。

第8章:落とし穴—暗号化・SSD不調・RAID・仮想化で手順が崩れる点

フォレンジックイメージ取得は、教科書的な手順を知っていても、実環境の“癖”で崩れます。特に、暗号化、SSD、RAID、仮想化(VM・コンテナ)、共有ストレージは、取得対象の定義そのものを揺らします。ここで無理に一般論を当てはめると、作業が増え、判断がぶれ、現場の負担が増えてしまいます。だからこそ、落とし穴を先に知っておくことが、被害最小化の近道になります。

暗号化:イメージは取れても「意味のある状態」とは限らない

暗号化(例:OS標準のディスク暗号化や、ストレージ層の暗号化)が有効な場合、物理的なイメージを取得できても、後工程で必要な情報にアクセスできないことがあります。これは「暗号化が悪い」という話ではなく、暗号化の設計上、正しい挙動です。

実務で重要なのは、暗号化の種類と“鍵がどこにあるか”を最初に把握し、どの層の取得が目的に合うかを決めることです。たとえば、監査対応で“提出物としての整合”が必要なのか、復旧のために“運用上アクセス可能な状態”を確保したいのかで、作業の設計が変わります。ここを曖昧にすると、取得はできたのに結論に届かない、という空回りが起きます。

SSD:論理は同じでも、時間が経つほど選択肢が減ることがある

SSDは、内部の管理方式がHDDと異なり、読み取りエラーの出方や劣化の進み方も違います。さらに、運用の状態やワークロードによって、後から取り出せる情報の範囲が変わることがあります。現場では「少し様子を見る」が選ばれがちですが、症状によっては、様子見がそのまま選択肢の減少につながるケースもあります。

ここで重要なのは、闇雲な試行錯誤を増やさないことです。負荷の高い処理や長時間のスキャンを繰り返すほど、状況が悪化する可能性が上がります。最小変更で進めるには、「いま必要な取得は何か」「どこで区切って相談に切り替えるか」を早めに決め、現場をクールダウンさせる判断が必要です。

RAID・共有ストレージ:単体ディスクのコピーだけでは“対象”にならない

RAIDや共有ストレージは、見た目の“ディスク”と、実体の構成が一致しないことが多い領域です。論理的には1つのボリュームに見えても、実体は複数ディスクとメタ情報、コントローラ設定、順序、ストライプなどで成り立っています。ここで単体ディスクをコピーしても、後から“本来の対象”を再構成できないことがあります。

だから、RAIDや共有ストレージが絡むときは、ディスクイメージと同じかそれ以上に「構成情報の確保」が重要になります。構成情報が欠けると、後工程で推測が増え、議論が過熱し、時間だけが溶けます。構成情報を押さえることは、技術的にも社内調整的にも、強い防波堤になります。

| 構成が絡む要素 | 確保しておきたい情報(例) |

|---|---|

| RAID | RAIDレベル、ディスク順序、ストライプサイズ、コントローラ情報、論理ボリュームの定義 |

| 共有ストレージ | ボリューム名、スナップショット設定、レプリケーション、アクセス権、エクスポート/マウント設定 |

仮想化・コンテナ:取るべき“層”を間違えると手戻りが増える

VMやコンテナ環境では、問題が起きた場所が「ゲストOS」「ホスト」「ストレージ」「ネットワーク」「管理基盤」など複数層にまたがります。ここで、どの層のイメージを取るかを曖昧にすると、取得対象が膨張し、保存先の設計も崩れ、結果として作業が増えてしまいます。

最小変更で進めるには、まず“結論に必要な層”を定義し、そこに絞って設計するのが現実的です。監査要件がある場合は提出物の形も先に意識し、後から取り繕う手間を減らします。こうした設計は一般論だけでは決めきれないことが多く、個別の構成や契約条件を踏まえた判断が必要になります。

まとめ

暗号化、SSD、RAID、仮想化は、イメージ取得の手順を簡単に崩します。だからこそ、教科書の通りに進めるより先に、構成に合わせて「どの層を、どんな形で、どこまで」取るのかを設計し、現場をクールオフさせることが重要です。一般論の限界が出やすい領域ほど、株式会社情報工学研究所のような専門家に相談し、最小変更で確実に収束へ向かう設計に落とし込むことが、結果的に早い近道になります。

第9章:証跡の整え方—チェーンオブカストディと説明可能性の作り方

イメージ取得の成果は、解析でどれだけ深掘りできたか以上に、「第三者へ説明できる形になっているか」で価値が決まります。現場では技術の正しさに集中しがちですが、社内外の合意形成では“説明可能性”がいちばんのストッパーになります。説明の土台が薄いと、議論が過熱し、余計な作業や追加調査が増え、収束が遠のきます。

チェーンオブカストディは、難しい書式を作ることが目的ではありません。最小限の事実を欠けなく残し、誰が見ても同じ理解に到達できる状態を作ることが目的です。だから、最初の一歩は「固定メモ」を淡々と揃えることから始めるのが現実的です。

説明可能性を作る「固定メモ」—最小限でよい項目

現場が忙しいほど、細かな文章は書けません。だからこそ、項目を固定し、埋めるだけで成立する形にします。以下は、運用に載せやすい最小セットです。

| カテゴリ | 残す内容(例) |

|---|---|

| 対象の同定 | 機器名/役割/媒体種別/容量/接続方式/構成(RAID/VM/共有) |

| 作業の事実 | 開始・終了時刻/担当者/使用機材・ツール/取得形式/分割・圧縮の有無 |

| 検証の事実 | 検証方式(ハッシュ)/算出対象(全体・分割)/算出時刻/結果 |

| 保管・受け渡し | 保管場所/アクセス権/持ち出し・受け渡し履歴(誰に、いつ、どう渡したか) |

“何をしたか”より先に、“何をしていないか”が効く場面がある

インシデントや不正アクセス疑いの局面では、「何を実施したか」だけでなく、「影響が大きい操作は避けた」という整理が、社内の空気を落ち着かせることがあります。現場が“勝手に直しに行った”ように見えると、説明の負担が増えます。逆に「最小変更で進めた」という軸が共有できると、調整のノイズが減ります。

ここで重要なのは、技術的な正当化を長文で書くことではありません。実施しなかった操作(例:構成未確定のままの復旧試行、権限変更、ログ削除につながる処理など)を“方針として共有”し、その方針に沿って行動した事実を残すだけで十分です。

受け渡しで崩れやすいポイント(ここが漏れ止め)

イメージ取得後に説明が崩れるのは、保管や受け渡しのフェーズが多いからです。現場で起きがちなのは、成果物が複数人の手を渡り、どこで何が起きたかが曖昧になることです。ここは、手順の固定で“漏れ止め”にできます。

- 成果物は「本体」と「ログ(固定メモ含む)」を必ずセットで扱う

- 受け渡しのたびに、保管場所とアクセス権を更新して記録する

- 持ち出しや外部提出がある場合は、提出物の形(形式・分割・検証方法)を先に揃える

まとめ

説明可能性は、後から取り繕うほど難しくなります。最初に「固定メモ」と「検証」と「受け渡し」を型にしておくと、議論が沈静化し、現場の負担が下がり、最小変更で収束へ向かいやすくなります。契約や監査要件が絡むと、一般論の型だけでは足りない場面が増えるため、具体案件では株式会社情報工学研究所のような専門家に相談し、提出・報告まで見据えた証跡設計に落とし込む方が、結果として早く落ち着きやすいです。

第10章:帰結—最小変更で収束させる「フォレンジック運用」への着地

ここまで見てきた通り、フォレンジックイメージ取得は「コピーの上手さ」ではなく、「現場の混乱を抑え込み、説明可能性を作り、復旧・調査・報告の全体を同じ土俵に載せる」ための運用です。現場のしんどさは、技術の難しさだけでなく、意思決定がぶれること、説明が追いつかないこと、余計な操作が増えてしまうことから生まれます。だからこそ、最小変更という軸が、実務のブレーキになります。

“依頼判断”に寄せると、現場が楽になる

この手のトラブルで最も消耗するのは、「自分たちで全部やり切るべきか」の葛藤です。復旧だけなら社内で何とかできる場面もありますが、監査要件、対外説明、共有ストレージや仮想化、暗号化などが絡むと、一般論では判断が割れます。判断が割れた状態で作業を進めると、作業そのものが増え、議論も過熱し、結果として損失や流出の不安が増えます。

ここで“依頼判断”に寄せるとは、「自分たちで直すかどうか」の話ではなく、「これ以上の試行錯誤を増やさず、収束へ向かうために何が必要か」を先に揃えることです。対象の定義、取得と検証、証跡の型が揃えば、社内で継続するにしても、専門家へ渡すにしても、次の一手が軽くなります。

一般論の限界が出やすい条件(相談に切り替える目安)

一般的な手順は役に立ちますが、現場の構成や契約・監査要件で“正しさ”が変わる領域があります。次の条件が重なるほど、一般論だけで最適解を出すのが難しくなります。

- 共有ストレージ、仮想化、コンテナなど、層が多い構成

- 暗号化が有効で、鍵や復号条件が複数の場所にある

- 本番データで停止や切り離しの制約が強い

- 監査・法務・対外説明が前提になっている

- ディスク不調で、負荷を上げるほど選択肢が減り得る

こうした条件があるとき、現場が抱え込むより、早めに専門家と一緒に設計を固めた方が、結果的に作業総量が減り、社内調整も落ち着きやすくなります。

最後に:現場のための“最小変更”は、組織のための“説明可能性”でもある

現場が最小変更で進めるほど、あとから説明が楽になります。説明が楽になるほど、社内の温度が下がり、追加のトラブルや人間関係の摩擦が減ります。これは技術の話であると同時に、組織のダメージコントロールの話でもあります。

具体案件・契約・監査要件・構成に踏み込んだ判断が必要になった段階で、株式会社情報工学研究所への相談・依頼を検討してください。無料相談フォーム(https://jouhou.main.jp/?page_id=26983)/電話(0120-838-831)。状況整理から取得・検証・報告まで、最小変更で収束へ向かう設計を支援できます。

まとめ

フォレンジック運用は、派手な手順ではなく、現場の混乱をクールダウンさせるための型です。対象を固定し、取得と検証をセットにし、証跡を揃える。ここまでできれば、社内で進めても、専門家へ引き継いでも、次の一手が軽くなります。一般論の限界を感じたら、早めに株式会社情報工学研究所のような専門家に相談し、構成と要件に合わせて“収束の設計図”を作ることが、もっとも現実的な近道になります。

付録:主要プログラム言語で自動化・取得を組むときの落とし穴(実装観点)

イメージ取得や証跡収集を自動化したくなる局面は多い一方で、実装の仕方によっては、意図しない変更や記録不足を招きます。ここでは「どの言語が優れているか」ではなく、言語ごとに起きやすい落とし穴を整理します。目的は、作業を増やさず、最小変更と説明可能性を崩さないことです。

共通して押さえるべき観点(言語に依らない)

- 権限と実行環境:管理者権限の範囲、デバイスアクセスの権限、実行ログの保全

- バッファと再試行:読み取りエラー時の挙動、再試行の方針、停止条件の固定

- 時刻とタイムゾーン:ログの時刻表記を統一し、後から照合できる状態にする

- 出力の完全性:成果物(イメージ)とログ(固定メモ)を必ずセットで保管する

- 検証の一貫性:検証方式・算出対象・算出タイミングを固定し、比較可能にする

Python

- 大容量I/Oでメモリやバッファ設計が甘いと、性能低下や途中失敗が起きやすい

- 例外処理が曖昧だと、部分的に欠けた成果物でも“成功扱い”になり得る

- ライブラリ依存が増えると、再現性(同じ環境で同じ結果)が落ちやすい

PowerShell

- OS機能との結びつきが強く、環境差(ポリシー、実行制限、監査設定)の影響を受けやすい

- 出力やログが人間向けに寄りやすく、機械的な照合(検証・追跡)に向かない形になりがち

- 管理者権限の扱いを誤ると、想定外の範囲に影響が広がることがある

Bash / Shell(Linux系)

- 小さな一行で強い操作ができる反面、ミスの影響範囲が広がりやすい

- パイプやリダイレクトでログが欠けると、後から説明が難しくなる

- デバイス名の取り違えや、環境依存の挙動差が起きやすい

Go

- 並行処理を入れやすい反面、ログ順序や検証タイミングが揺れると説明が難しくなる

- エラー処理を“握りつぶさない”設計が必須(部分欠損の成功扱いを避ける)

- ビルド成果物の配布はしやすいが、実行環境の権限やデバイスアクセスは別途設計が必要

Rust

- 安全性を高めやすい一方、実装が重くなり、現場の即応性とトレードオフになりやすい

- 低レイヤI/Oを扱う場合、OS依存の差を吸収する設計が必要

- ログ・検証・保管の運用設計がないと、強い実装でも説明可能性が不足しがち

C / C++

- 低レイヤに強い反面、バグや境界条件の影響が大きく、検証とレビューが欠かせない

- バッファ・エンディアン・アライメントなど、実装差が成果物の整合に影響し得る

- ビルド環境差が再現性に直結するため、成果物とビルド情報の管理が重要

Java / JVM系

- 大容量I/OでGCやメモリ設定の影響を受け、長時間処理で不安定になり得る

- OSデバイスへの直接アクセスは設計が難しく、外部ツール連携が前提になりやすい

- ログは整えやすいが、時刻・ID・相関(相互参照)を固定しないと照合が難しい

C# / .NET

- Windows環境と相性が良い一方、権限・ドライバ・セキュリティ設定の影響を受けやすい

- 例外処理の設計が甘いと、部分失敗の検知が遅れがち

- GUI化すると操作性は上がるが、手順の固定が崩れやすい(入力ゆれ・運用ゆれ)

JavaScript / Node.js

- I/Oは扱えるが、デバイスアクセスや権限周りは環境依存が強く、統制が難しい

- 非同期処理でログ順序が乱れると、後から説明が難しくなる

- 依存パッケージが増えるほど、再現性と長期運用のリスクが上がる

Ruby / PHP

- 運用ツールの組み立てに向く反面、大容量I/Oや低レイヤ制御では限界が出やすい

- 外部コマンド連携が中心になるため、コマンド実行ログと成果物の紐づけを強くする必要がある

- 実行環境差(拡張、設定、権限)が結果に影響しやすい

付録まとめ

自動化は強い武器ですが、最小変更と説明可能性を崩すと、現場の作業が逆に増えます。言語選定よりも、ログ・検証・保管を“運用として固定”することが重要です。個別の構成や監査要件に合わせて自動化を組む場合は、株式会社情報工学研究所のような専門家に相談し、要件に沿った設計と手順の固定まで落とし込む方が、結果的に早く収束へ向かいやすいです。

解決できること・想定課題

・緊急時や障害時のデータ保全・証拠収集を正確に実施できます。

・法的・コンプライアンス上のリスクを把握し、適切な対応が可能です。

・経営層にフォレンジックイメージの重要性を分かりやすく説明できます

- フォレンジックイメージとは?(基礎知識と必要性)

- フォレンジックイメージ取得の正しい手順とベストプラクティス

- ディスクコピーの実務手順(具体的な手順を解説)

- フォレンジック対応に必須の法律・コンプライアンス(日本の法令)

- アメリカとEUにおけるフォレンジック関連法令・政府方針の動向

- フォレンジックに関連する資格と人材育成方法

- フォレンジック対応のためのシステム設計・運用・点検のポイント

- BCPにおけるフォレンジックイメージの重要性

- システム障害・緊急時のフォレンジック対応手順

- 無電化時・システム停止時のフォレンジック対応

- フォレンジック対応における関係者への注意点(経営層・技術者向け)

- 外部専門家へのエスカレーション方法と注意点

- フォレンジックイメージ取得時の典型的なミスとその回避法

- 情報工学研究所が提供するフォレンジックイメージ取得サービスの特徴と強み

- 情報工学研究所への相談・依頼の流れと実績紹介

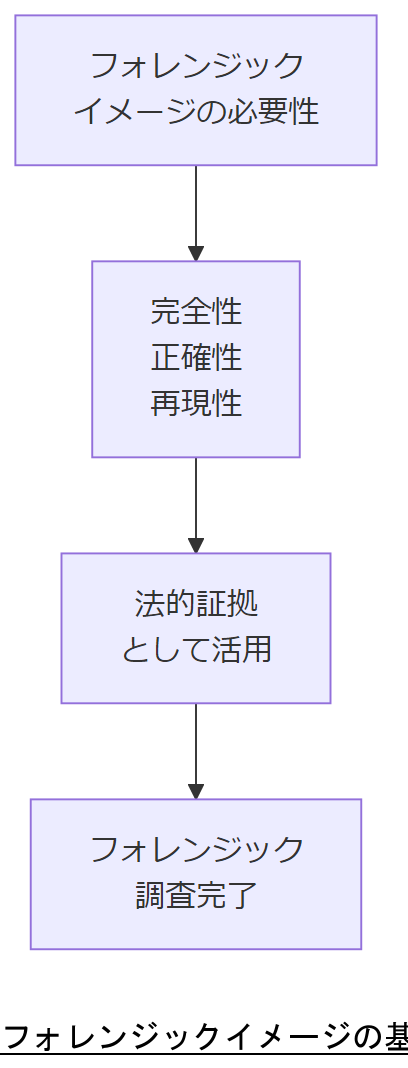

フォレンジックイメージとは?(基礎知識と必要性)

フォレンジックイメージとは、ハードディスクや記憶媒体から正確かつ完全なコピーを取得したものであり、法的証拠や障害時のデータ復旧において必須の技術です。具体的には、システム障害やサイバー攻撃が起きた場合、データ改ざんを防止し、証拠としての完全性を保つために使用されます。 フォレンジックイメージの主な利用シーン:- サイバーインシデント発生時の証拠収集・分析

- 企業内不正調査・コンプライアンス違反への対応

- システム障害時の正確な復旧作業

フォレンジックイメージ取得の際に重要となる3つの原則

| 原則 | 説明 |

|---|---|

| 完全性 | オリジナルデータを一切欠損なく取得すること |

| 正確性 | 元データとの整合性を保ち、改ざんがないこと |

| 再現性 | 同じ手順で作業すれば同じ結果が得られること |

フォレンジックイメージ取得の正しい手順とベストプラクティス

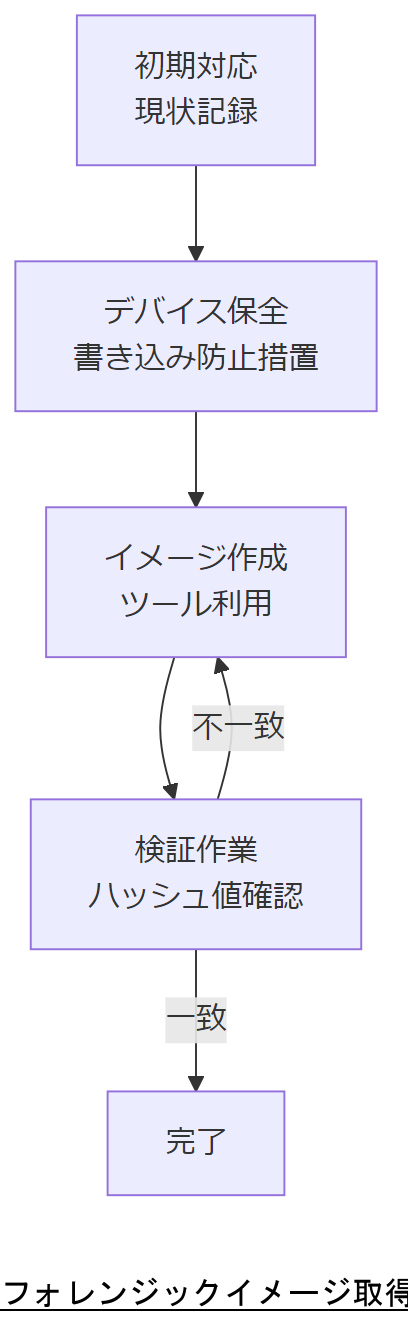

フォレンジックイメージ取得の手順は正確かつ厳密に行う必要があります。誤った手順で取得されたイメージは、証拠能力が失われることがあるため注意が必要です。以下では具体的な手順とベストプラクティスを解説いたします。正しいフォレンジックイメージ取得手順の概要

フォレンジックイメージ取得には、以下の基本的な流れがあります。- 初期対応(記録):対象デバイスの現状を詳細に記録し、変更点がないことを明示する

- デバイスの保全:適切な環境でデバイスを安全に取り扱い、追加の書き込みを防ぐ措置を取る

- イメージ作成:専門ツールを用いて対象デバイスから正確なイメージファイルを生成する

- 検証作業:生成したイメージが元のデバイスと同一であることをハッシュ値などで確認する

フォレンジックイメージ取得の各段階と注意事項

| 段階 | 主な作業内容 | 注意事項 |

|---|---|---|

| 初期対応 | 現状の写真撮影・メモ取得 | 現状変更は絶対禁止 |

| デバイス保全 | 書き込み保護環境で管理 | 書き込み防止装置を必ず使用 |

| イメージ作成 | 専門ツールでイメージファイル作成 | データの完全性を確保 |

| 検証作業 | ハッシュ値比較 | 一致しない場合は再作成 |

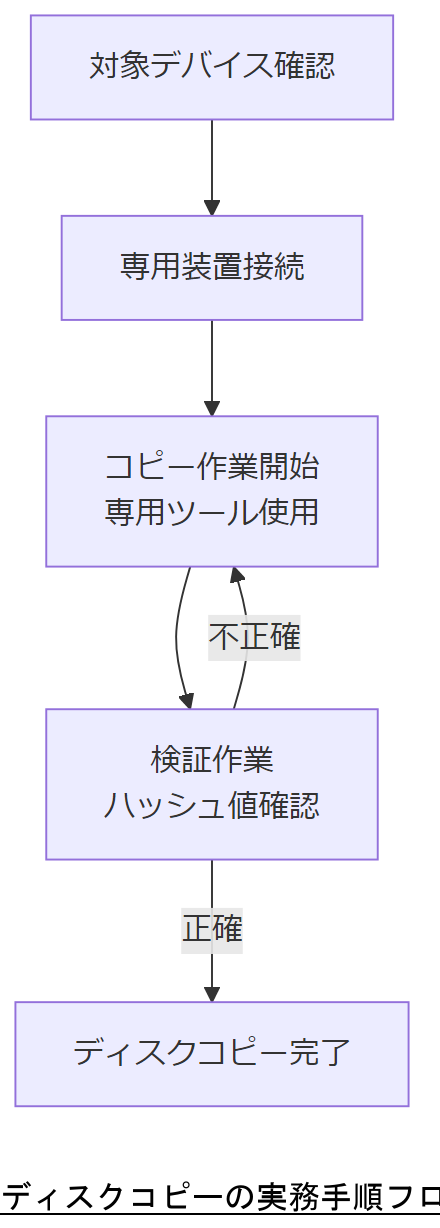

ディスクコピーの実務手順(具体的な手順を解説)

ディスクコピーはフォレンジックイメージ取得の実務において核心的な作業です。以下ではその具体的な手順について詳細に解説します。ディスクコピーの実務的手順

ディスクコピーの作業では以下の手順を遵守してください。- 対象デバイス確認:デバイスのモデル、容量、接続方法などを明確に確認

- 専用装置接続:書き込み防止装置を使用し、安全にデバイスを接続

- コピー作業開始:選定した専用ツールでイメージファイルを作成

- 検証(ベリファイ):コピーされたデータが正確であることをハッシュ値比較にて確認

ディスクコピー時に使用される装置の種類

| 装置の種類 | 特長 |

|---|---|

| ハードウェア型書き込み防止装置 | ハードウェアレベルで書き込みを防止する高い信頼性 |

| ソフトウェア型書き込み防止ツール | 手軽だが設定漏れに注意が必要 |

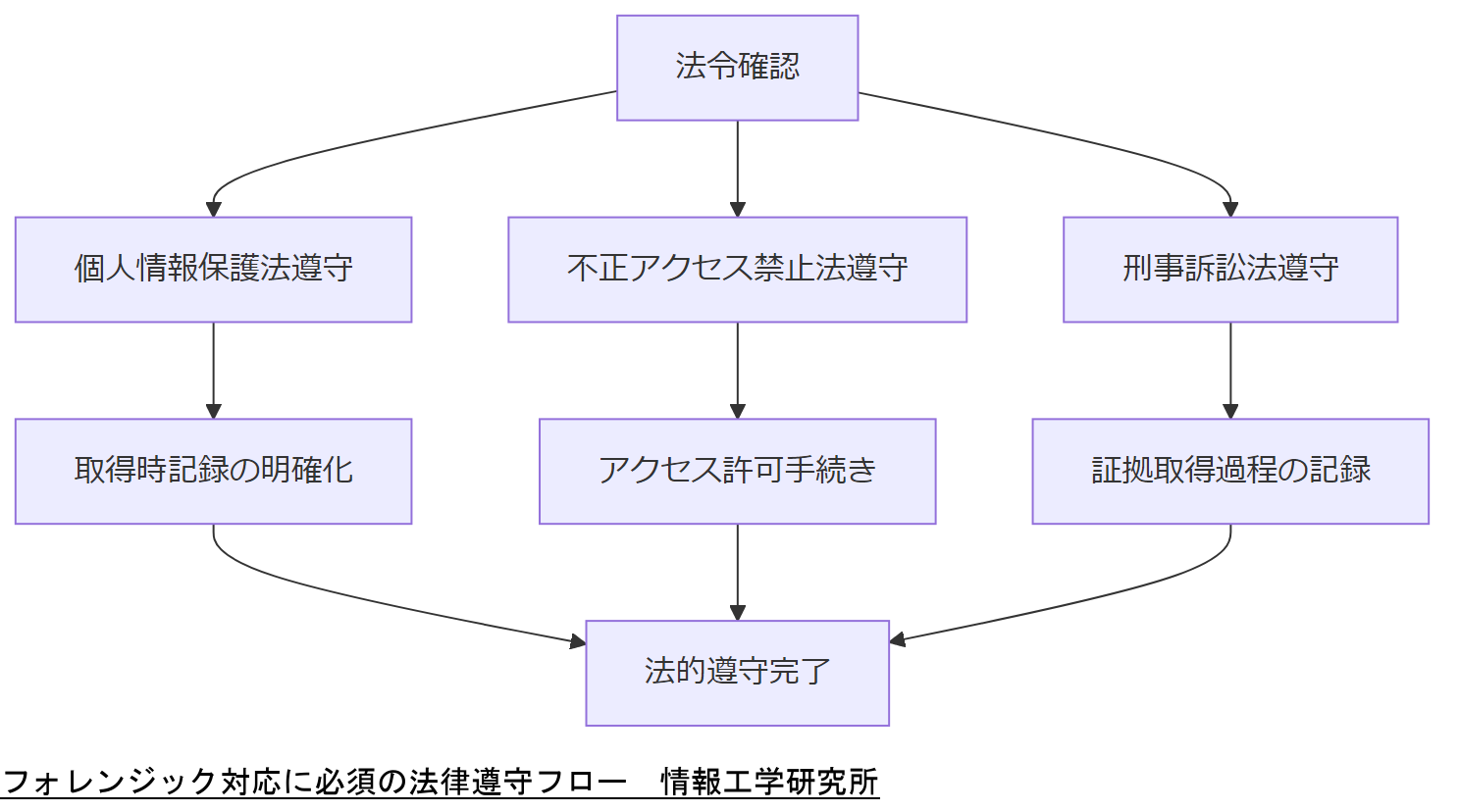

フォレンジック対応に必須の法律・コンプライアンス(日本の法令)

フォレンジックイメージ取得において法律やコンプライアンスの遵守は極めて重要です。特に日本国内では個人情報保護法、不正アクセス禁止法など、様々な法律が関連します。本章ではそれらの法律と遵守すべき事項を詳しく解説します。フォレンジック対応で意識すべき主な法律

日本においてフォレンジック作業を行う際、以下の法令を特に意識する必要があります。- 個人情報保護法:個人情報の適切な取り扱い・管理

- 不正アクセス禁止法:許可のないアクセスの禁止

- 刑事訴訟法:証拠の適法性・正当性の確保

フォレンジック作業に関連する法令と要点

| 法令名 | 要点 | 対応上の注意点 |

|---|---|---|

| 個人情報保護法 | 個人情報の漏洩防止 | 取得時に利用目的の明確化と厳格な管理 |

| 不正アクセス禁止法 | 許可されていない情報へのアクセス禁止 | 適切な許可手続きの遵守 |

| 刑事訴訟法 | 証拠取得の手続きの合法性 | 証拠の取得過程を明確に記録 |

[出典:個人情報保護委員会『個人情報保護法の概要』令和4年] [出典:警察庁『不正アクセス禁止法の概要』令和4年] [出典:法務省『刑事訴訟法解説』令和4年]

[出典:個人情報保護委員会『個人情報保護法の概要』令和4年] [出典:警察庁『不正アクセス禁止法の概要』令和4年] [出典:法務省『刑事訴訟法解説』令和4年] アメリカとEUにおけるフォレンジック関連法令・政府方針の動向

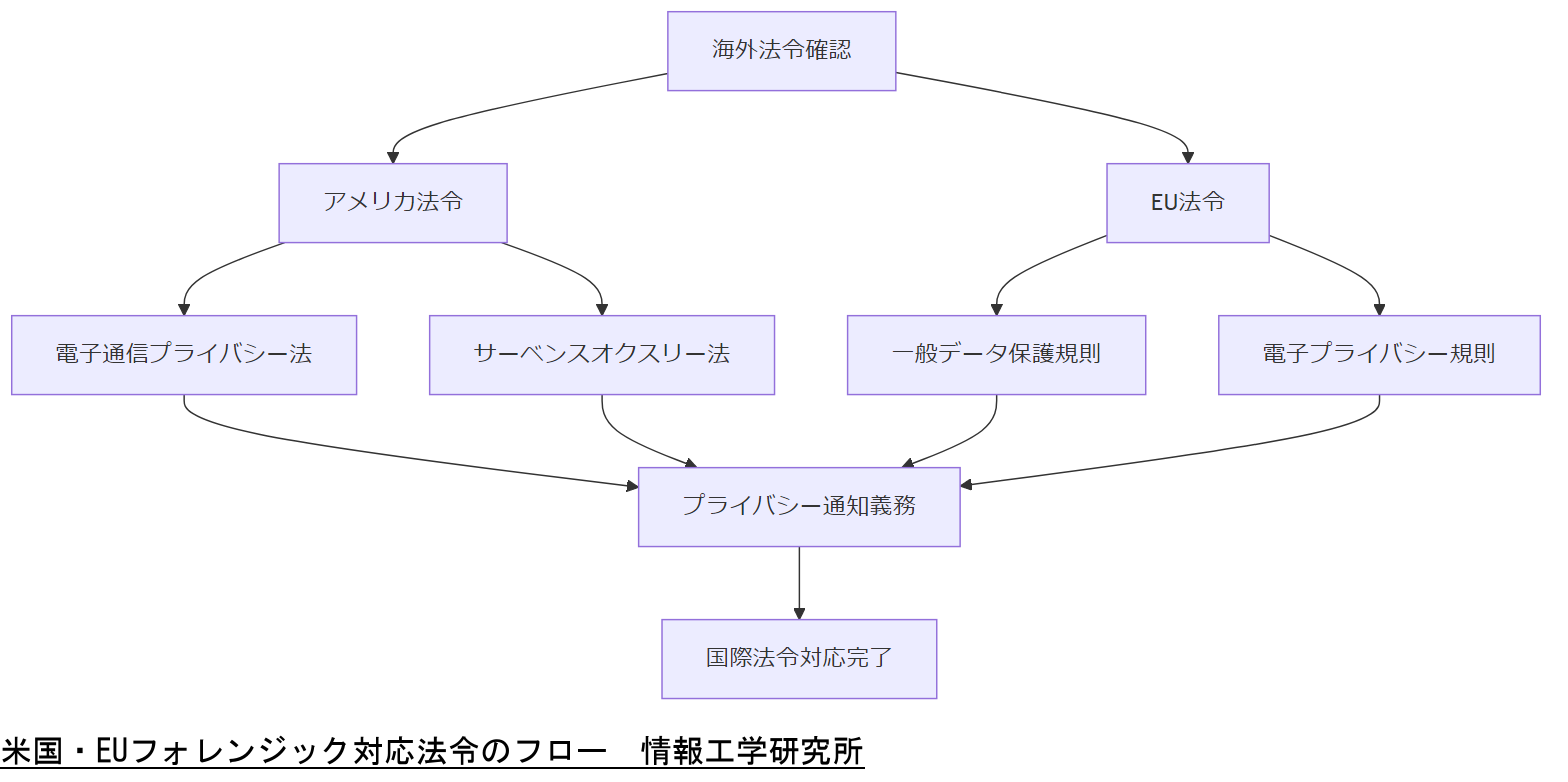

国際的な企業活動が増加する中で、フォレンジック対応においては国内法だけでなく海外、特にアメリカおよびEUの法令や政府方針への理解が欠かせません。本章では、これらの地域におけるフォレンジックに関連する主要な法規制について解説します。アメリカにおけるフォレンジック対応の法的枠組み

アメリカでは主に以下の法律がフォレンジック対応に影響します。- 電子通信プライバシー法(ECPA):電子データ取得時のプライバシー保護規制

- サーベンス・オクスリー法(SOX法):企業の内部統制強化とデータの正確性確保義務

EUにおけるフォレンジック対応の法的枠組み

EU圏内では、特に以下の規制が厳格に運用されています。- 一般データ保護規則(GDPR):個人データの保護と取扱いに関する規制

- 電子プライバシー規則(eプライバシー規則):通信データとオンライン活動のプライバシー保護規定

米国・EUにおけるフォレンジック関連法令一覧

| 地域 | 法律名 | 適用対象・要点 |

|---|---|---|

| アメリカ | 電子通信プライバシー法(ECPA) | 電子通信データ取得時の通知義務とプライバシー確保 |

| アメリカ | サーベンス・オクスリー法(SOX法) | 企業財務データの改ざん防止と証跡管理義務 |

| EU | 一般データ保護規則(GDPR) | 個人データ取得・管理に対する厳格な同意要件 |

| EU | 電子プライバシー規則 | オンライン通信とデータ処理時の個人プライバシー保護義務 |

[出典:米国政府公式『ECPA概要』2023年] [出典:米国証券取引委員会(SEC)『サーベンス・オクスリー法の概要』2023年] [出典:欧州委員会『GDPRの公式概要』2023年] [出典:欧州委員会『電子プライバシー規則の概要』2023年]

[出典:米国政府公式『ECPA概要』2023年] [出典:米国証券取引委員会(SEC)『サーベンス・オクスリー法の概要』2023年] [出典:欧州委員会『GDPRの公式概要』2023年] [出典:欧州委員会『電子プライバシー規則の概要』2023年] フォレンジックに関連する資格と人材育成方法

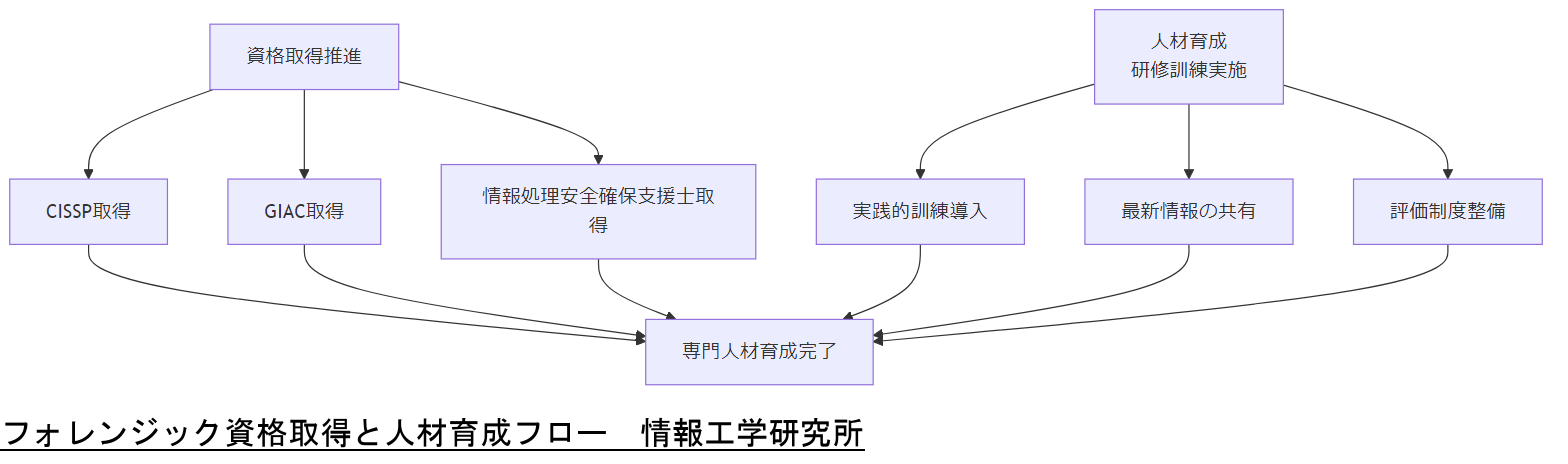

フォレンジック対応を正しく実施するには、専門的な知識を有した人材の確保が不可欠です。本章では、関連資格の概要と効果的な人材育成の手法について詳しく解説します。フォレンジック関連資格の重要性と概要

フォレンジック業務において、以下の資格を取得することが推奨されます。- CISSP(公認情報システムセキュリティプロフェッショナル):情報セキュリティにおける国際的な資格

- GIAC(Global Information Assurance Certification):フォレンジック特化型の国際資格

- 情報処理安全確保支援士(登録セキスペ):日本国内の高度情報セキュリティ資格

フォレンジック関連資格一覧と内容

| 資格名 | 認定機関 | 主な対象分野 |

|---|---|---|

| CISSP | ISC²(国際) | 情報セキュリティ全般 |

| GIAC | SANS Institute(国際) | デジタルフォレンジック特化 |

| 情報処理安全確保支援士 | IPA(情報処理推進機構) | 国内の情報セキュリティ |

人材育成における重要ポイント

専門資格取得を推奨するとともに、定期的な研修や訓練を実施することが重要です。特に以下のポイントを意識してください。- 実践的訓練の導入:定期的な実務訓練で実践力を向上させる

- 最新情報の継続的共有:最新の法規制や技術動向の情報を共有し、知識をアップデートする

- 評価制度の整備:フォレンジックスキルに対する明確な評価基準を設定し、人材の能力を正当に評価する

[出典:情報処理推進機構(IPA)『情報処理安全確保支援士の資格概要』2023年]

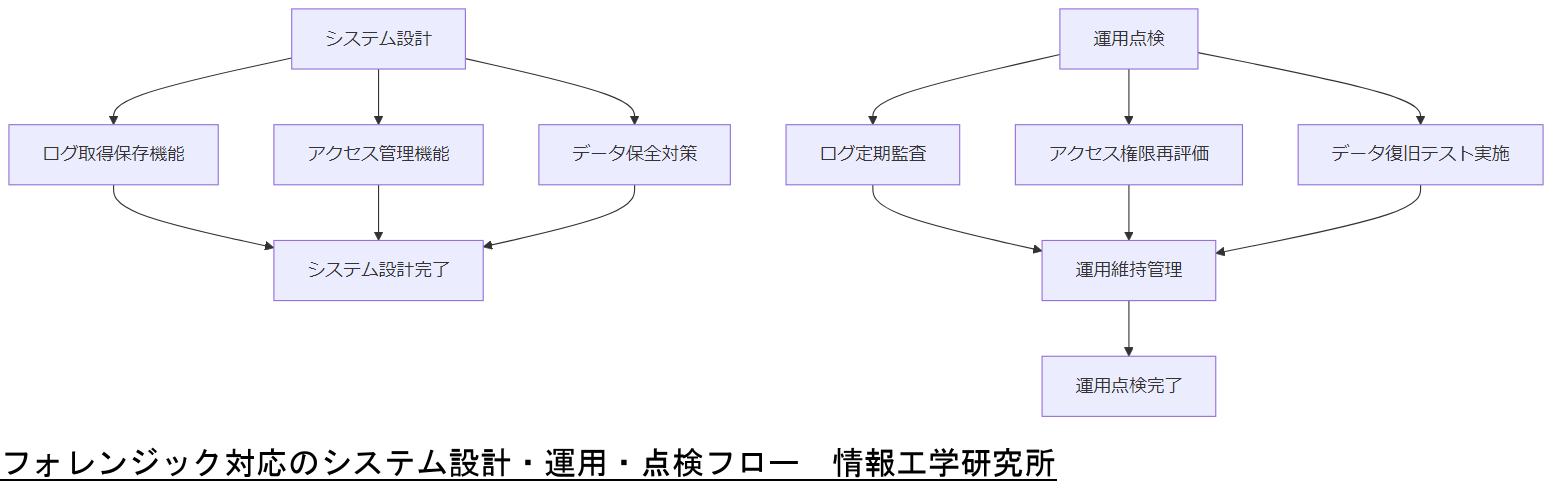

[出典:情報処理推進機構(IPA)『情報処理安全確保支援士の資格概要』2023年] フォレンジック対応のためのシステム設計・運用・点検のポイント

フォレンジック対応を効果的に実施するためには、あらかじめ適切なシステム設計と運用・点検が欠かせません。本章では、具体的なポイントを整理して解説いたします。フォレンジック対応システム設計の重要ポイント

システム設計段階で以下の項目を取り入れることが重要です。- ログ取得と保存機能:詳細なログ記録機能を設計段階から実装

- アクセス管理機能:許可されたアクセスのみが可能となる厳格な制御機能

- データ保全対策:フォレンジックイメージ取得を前提としたデータ管理方針の策定

フォレンジック対応のシステム設計チェック項目

| 項目 | 説明 |

|---|---|

| ログの完全性 | ログが途切れず、改ざん不可能な仕組みを確立 |

| アクセス制御 | 認証・認可システムを厳格に管理 |

| データ保全策 | データが完全に保持され、フォレンジック作業が可能な状態を維持 |

フォレンジック運用・点検時のポイント

運用および定期的な点検では、以下の点を特に確認してください。- ログの定期的な監査:ログ記録の正確性と保存期間を確認する定期監査の実施

- アクセス権限の再評価:定期的なアクセス権限の見直し・更新を行う

- データ復旧テストの定期実施:障害発生時を想定した復旧テストを定期的に実施する

[出典:総務省『サイバーセキュリティ政策におけるシステム設計指針』令和5年]

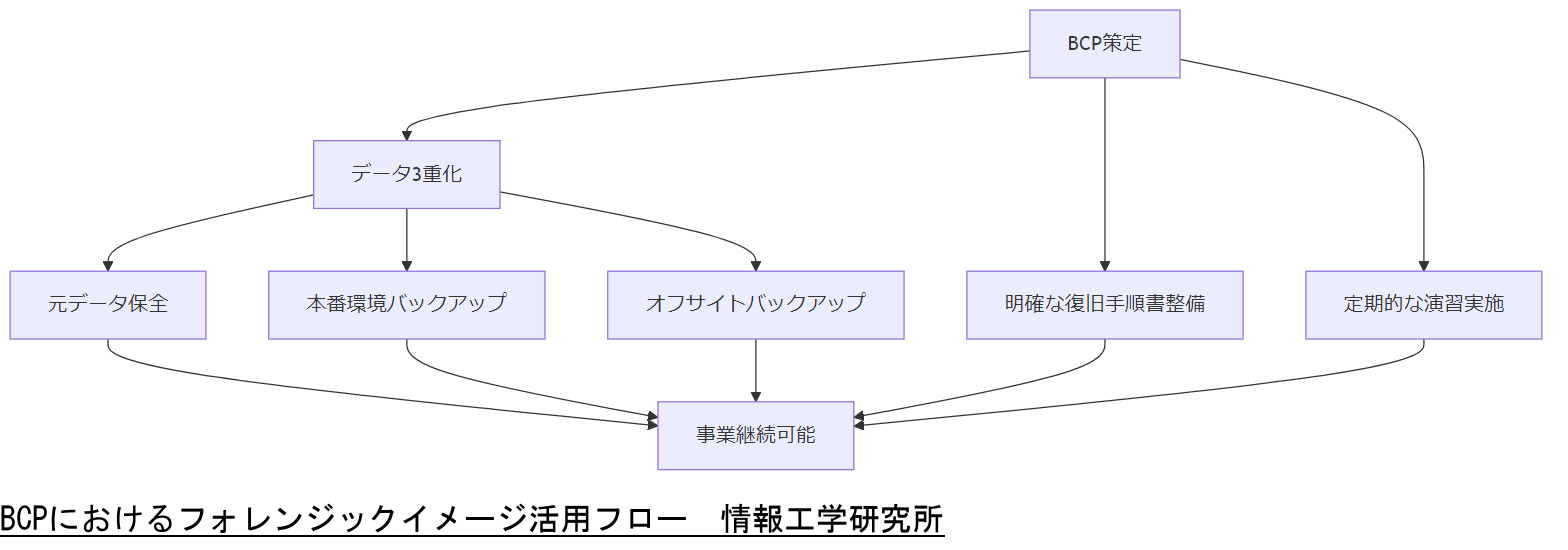

[出典:総務省『サイバーセキュリティ政策におけるシステム設計指針』令和5年] BCPにおけるフォレンジックイメージの重要性

BCP(事業継続計画)においてフォレンジックイメージの活用は重要な位置付けとなります。本章では、BCPにおけるデータの3重化を基本として、フォレンジックイメージがどのように活用されるべきかを詳しく解説します。BCPにおけるフォレンジック対応の基本

事業継続計画においてフォレンジック対応を実施する目的は、災害やサイバー攻撃時の迅速な復旧と、証拠としてのデータ保全です。そのために、以下の対応を推奨します。- データ3重化の実施:元データ、本番環境バックアップ、オフサイトバックアップを常に保持

- 明確な復旧手順書の整備:障害時の迅速なデータ復旧を可能にする手順書の整備

- 定期的な演習の実施:シナリオベースでの復旧訓練を定期的に行い、運用能力を確認

BCPにおけるデータ3重化の考え方

| データ保持場所 | 目的・役割 |

|---|---|

| 元データ | 通常の運用・業務データ |

| 本番環境バックアップ | 即時復旧可能な環境を整えるためのバックアップ |

| オフサイトバックアップ | 大規模災害時に備えた地理的分散バックアップ |

[出典:内閣府『事業継続ガイドライン(第3版)』令和4年]

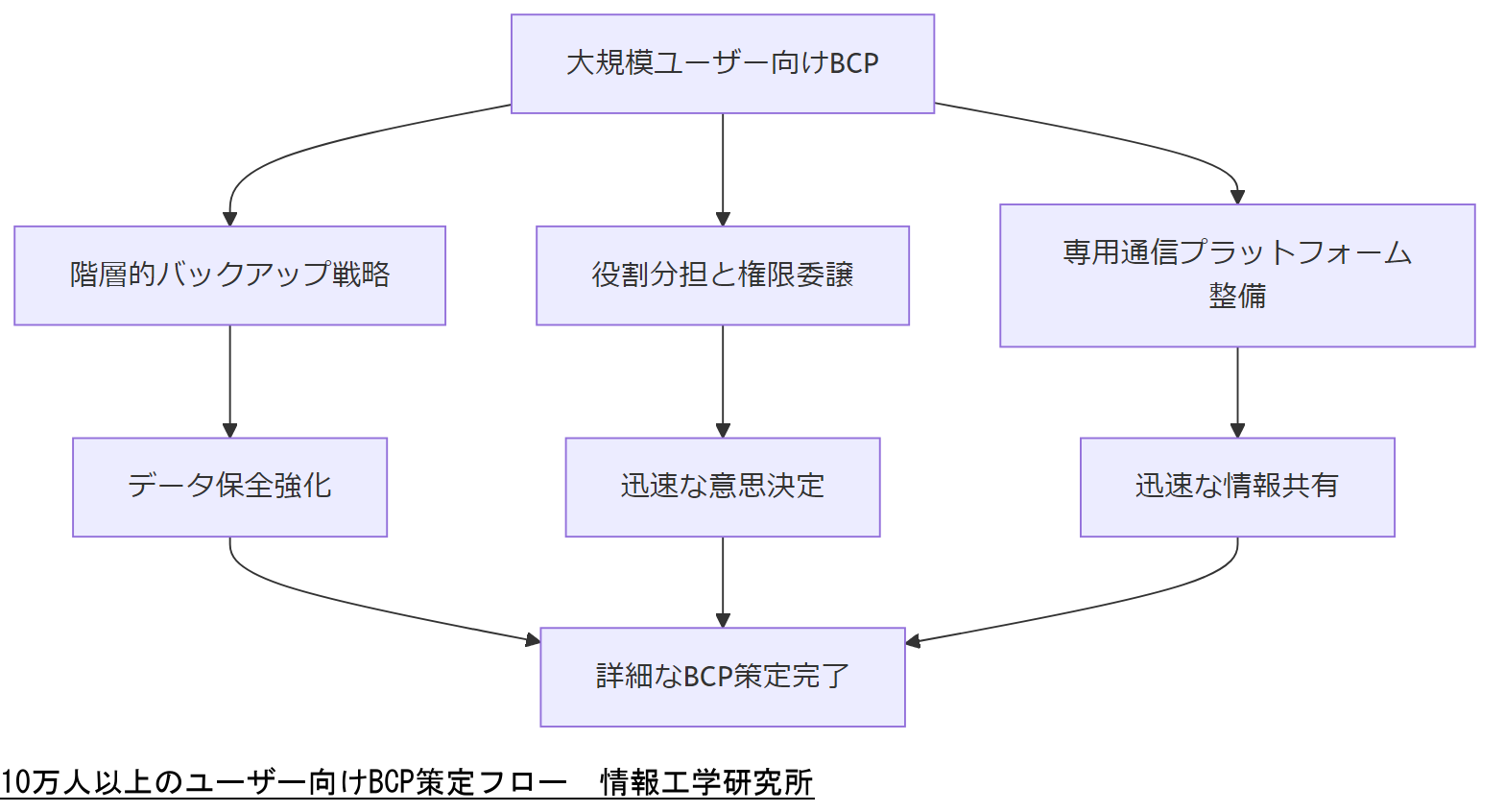

[出典:内閣府『事業継続ガイドライン(第3版)』令和4年] 10万人以上のユーザーを抱える場合の具体的なBCP策定法

10万人を超える規模のユーザーを抱える企業では、事業継続計画(BCP)はさらに詳細かつ多面的な対応が必要となります。規模が大きくなるほど影響範囲が広がるため、本項目では特に大規模な企業が注意すべきポイントを解説します。 具体的には以下のようなポイントを重視することが重要です。- 階層的なバックアップ戦略の採用:データ保管場所を地理的に分散し、かつ階層的に管理

- 明確な役割分担と権限委譲:緊急時に即座に意思決定が行えるよう組織内での役割を明確化

- 情報共有のための専用コミュニケーションプラットフォームの構築:迅速な情報伝達と意思統一を図るための専用システム導入

大規模企業向けBCP策定時のポイント一覧

| ポイント | 具体的な対応策 |

|---|---|

| 階層的バックアップ | 主要拠点ごとに分散し、リアルタイム同期・日次・週次のバックアップ階層を設ける |

| 役割分担・権限委譲 | 各部門で緊急時権限を明確化、責任者に迅速な決定を許可 |

| 専用コミュニケーションプラットフォーム | 障害発生時でも稼働する独立した通信システムを整備 |

[出典:内閣府『事業継続ガイドライン(大規模企業編)』令和4年]

[出典:内閣府『事業継続ガイドライン(大規模企業編)』令和4年] システム障害・緊急時のフォレンジック対応手順

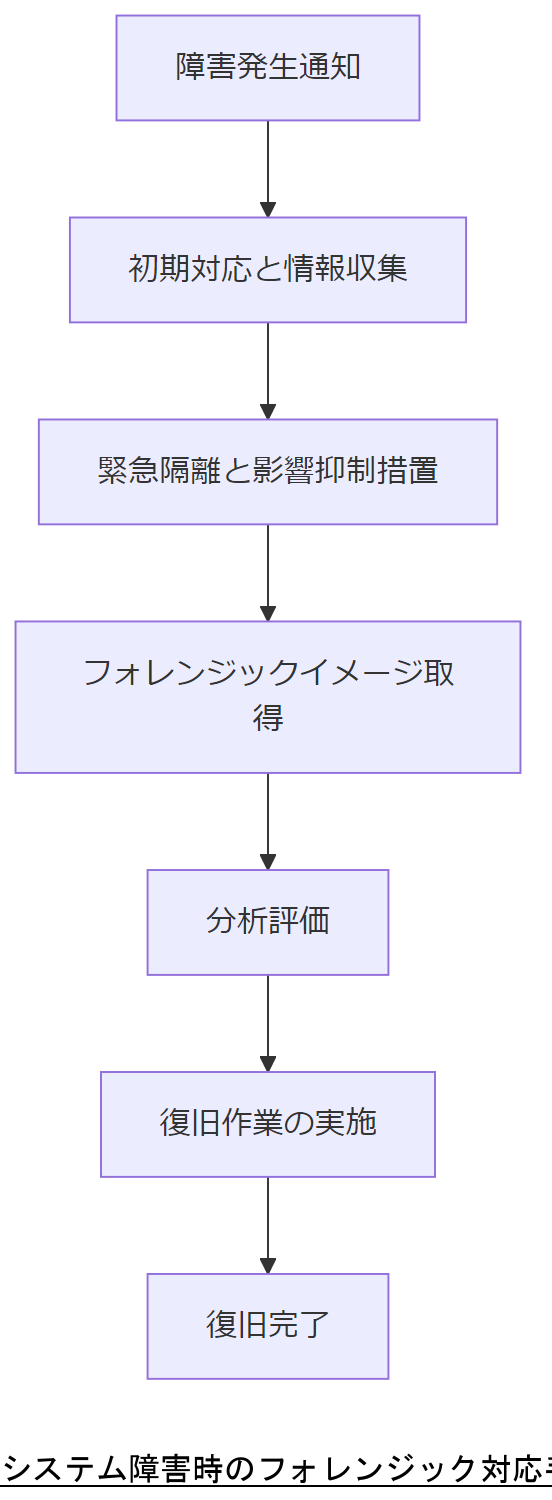

システム障害や緊急事態が発生した際、迅速かつ的確なフォレンジック対応が求められます。本章では、その対応手順を明確化し、緊急時に迅速に行動できる体制を構築するポイントを解説します。システム障害発生時のフォレンジック対応フロー

システム障害が起きた場合の初動から復旧完了までの具体的な対応手順は以下の通りです。- 初期対応と情報収集:障害発生の把握、影響範囲の特定、現状把握の記録

- 緊急隔離と影響抑制措置:問題のあるシステムをネットワークから即時隔離

- フォレンジックイメージ取得:証拠データの保全と障害原因究明のためのイメージ作成

- 分析・評価:取得データの迅速な分析、問題点の特定

- 復旧作業の実施:分析結果をもとに迅速な復旧措置の実施

緊急時フォレンジック対応手順の概要

| 対応ステップ | 具体的な作業内容 |

|---|---|

| 初期対応 | 障害発生通知、初動記録の開始、影響範囲の特定 |

| 隔離・抑制措置 | 障害機器の隔離、感染拡大防止措置 |

| 証拠保全 | フォレンジックイメージの迅速な取得 |

| 分析 | 原因特定のためのデータ分析 |

| 復旧措置 | 復旧手順書に基づく迅速な復旧措置 |

[出典:経済産業省『サイバーセキュリティ管理ガイドライン』令和4年]

[出典:経済産業省『サイバーセキュリティ管理ガイドライン』令和4年] 無電化時・システム停止時のフォレンジック対応

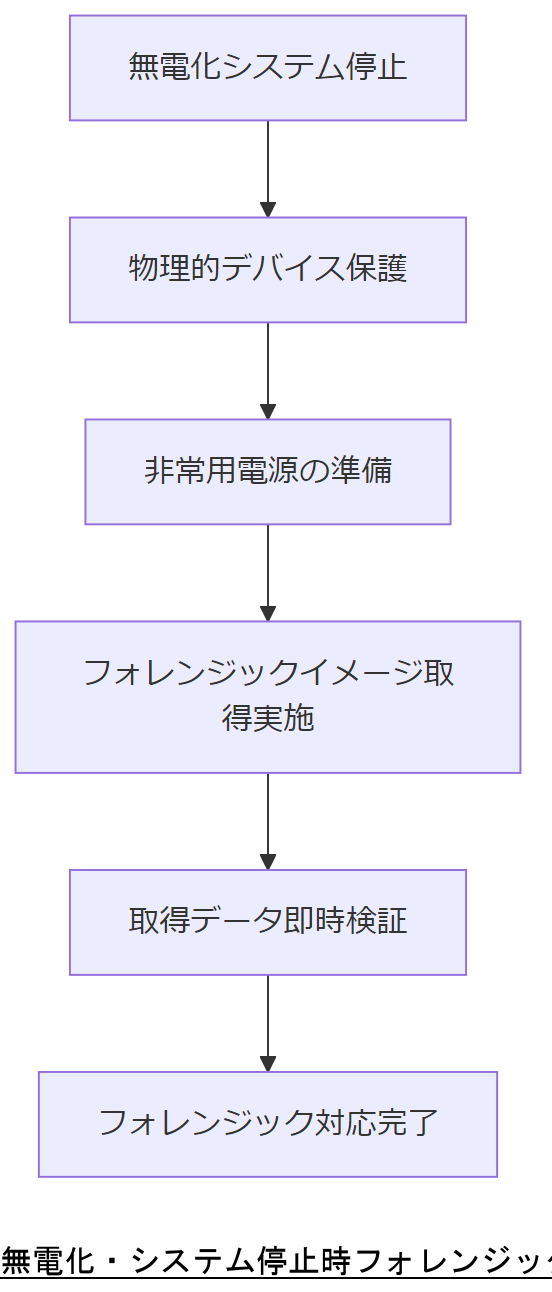

災害や大規模障害によってシステムが停止した場合、あるいは完全な無電化状態となった場合にもフォレンジック対応を適切に実施できるよう事前の計画策定が重要です。本章では、そうした特異な状況下でのフォレンジック対応について具体的な手順とポイントを解説します。無電化・システム停止時におけるフォレンジック手順

無電化やシステム停止時においても、次の手順を基本としてフォレンジック対応を行います。- 物理的デバイスの保護:ハードウェアを安全な場所に移動し、物理的な保全措置を徹底

- 非常用電源の準備:フォレンジックイメージ取得のために非常用電源を用意

- イメージ取得の迅速実施:電源供給後速やかにフォレンジックイメージの取得を開始

- 取得データの即時検証:取得したデータのハッシュ値などを即座に検証・記録

無電化・システム停止時のフォレンジック対応の概要

| 対応ステップ | 作業内容 |

|---|---|

| デバイス保護 | 機器の物理的な損傷・紛失防止策を実施 |

| 非常電源準備 | UPSや発電機などの非常電源設備を稼働 |

| フォレンジックイメージ取得 | 電源供給後すぐにイメージファイルを生成 |

| データ検証 | 取得データを検証し、証拠能力を確認 |

[出典:経済産業省『大規模災害時の情報システム対応指針』令和4年]

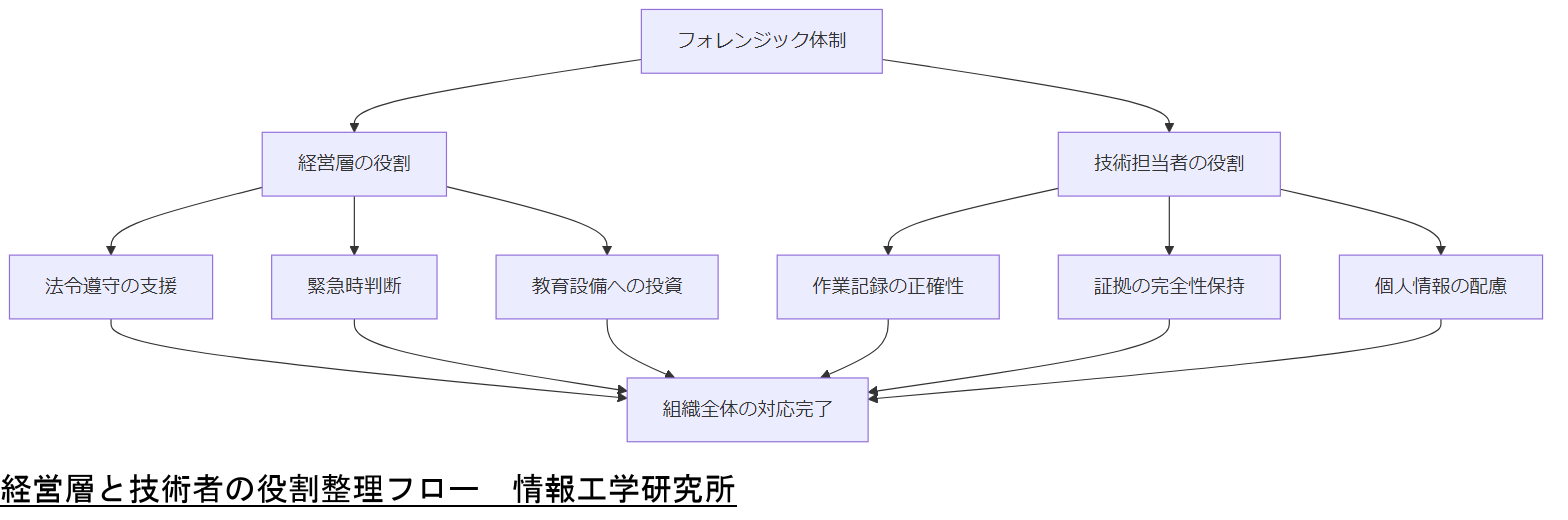

[出典:経済産業省『大規模災害時の情報システム対応指針』令和4年] フォレンジック対応における関係者への注意点(経営層・技術者向け)

フォレンジック対応を効果的に機能させるには、関係者それぞれの役割と行動原則を明確にし、組織全体で連携を取ることが不可欠です。本章では、経営層および技術担当者に求められる注意点を解説します。経営層に求められる理解と支援

経営層は技術的な詳細をすべて理解する必要はありませんが、次の点については明確な認識と判断が求められます。- 法令遵守と証拠保全の重要性:不正調査やインシデント対応の基盤として、証拠能力を損なわない体制の整備を支援

- 緊急時における迅速な意思決定:障害や侵害の拡大を防ぐための隔離判断や報告体制の即時整備

- 体制構築への投資判断:フォレンジックイメージ取得環境や教育への適切な投資

技術者が配慮すべき実務面での注意点

現場対応に当たる技術者は、フォレンジック作業の実務において以下の点を常に念頭に置く必要があります。- 作業記録の正確性:作業開始から終了までの一貫した記録を残すことで、後の検証と説明責任を確保

- 証拠改変の回避:書き込み防止装置の利用やログの不正な上書き防止

- 個人情報の慎重な取り扱い:個人情報保護法の趣旨を理解し、最小限のアクセスと開示に留める

関係者別の注意事項一覧

| 関係者 | 注意点 | 目的 |

|---|---|---|

| 経営層 | 意思決定の迅速化と体制整備 | 業務継続性とコンプライアンス遵守 |

| 技術者 | 証拠の完全性確保と記録の厳密性 | 法的証拠能力の維持 |

[出典:内閣サイバーセキュリティセンター(NISC)『情報セキュリティ確保に関する組織的取り組みの手引き』令和4年]

[出典:内閣サイバーセキュリティセンター(NISC)『情報セキュリティ確保に関する組織的取り組みの手引き』令和4年] 外部専門家へのエスカレーション方法と注意点

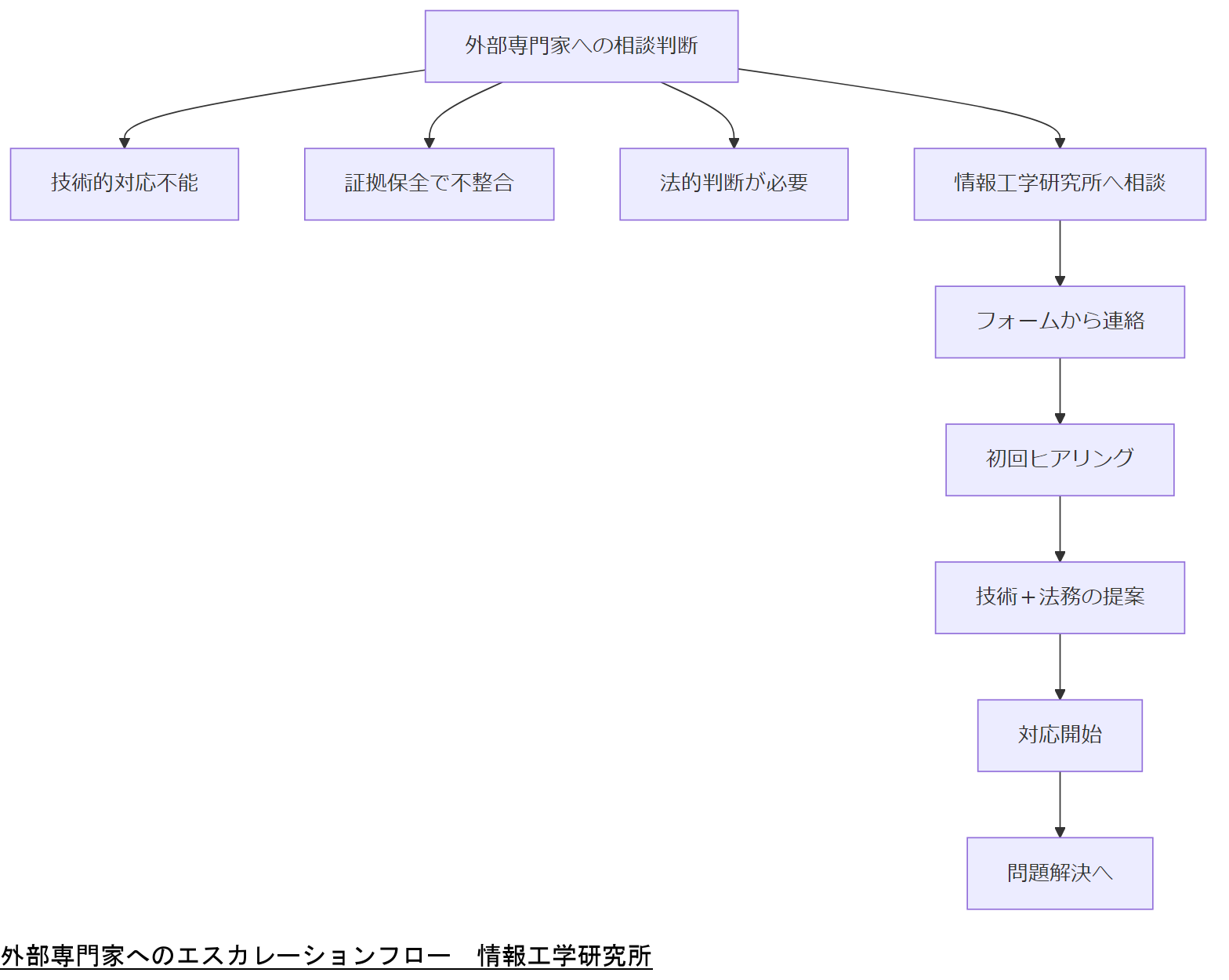

フォレンジック対応の現場では、社内だけで解決が困難な場合に外部の専門家へ迅速かつ正確にエスカレーションすることが重要です。本章では、エスカレーションの適切なタイミングや注意すべきポイントを詳述します。エスカレーションの判断基準

以下のような状況では、外部専門家への相談を速やかに実施する必要があります。- 技術的に社内で対応不能な高度な障害や攻撃

- 証拠保全の過程で不整合が発生した場合

- 法的判断が必要となるケース

情報工学研究所への相談プロセス

弊社(情報工学研究所)では、以下のようなプロセスでご相談に対応しています。- お問い合わせフォームからのご連絡:障害概要・機器構成・ご希望の対応を送信

- 初回ヒアリングの実施:担当者より緊急度と状況に応じたヒアリングを実施

- 技術・法務両面からの提案:必要な作業計画や証拠保全プロセスの提示

エスカレーション時に確認すべき事項

| 項目 | 確認・準備内容 |

|---|---|

| 事案概要 | 発生日時、対象機器、症状概要 |

| 対応履歴 | 社内で実施済みの対応内容・作業記録 |

| 対象システム | OS種別、ネットワーク構成、物理構成 |

| 法的関連 | 法務部門からの指示の有無、外部報告義務の有無 |

[出典:内閣官房サイバーセキュリティ戦略本部『官民連携による緊急対応体制の整備に関する報告書』令和4年]

[出典:内閣官房サイバーセキュリティ戦略本部『官民連携による緊急対応体制の整備に関する報告書』令和4年] 情報工学研究所が提供するフォレンジックイメージ取得サービスの特徴と強み

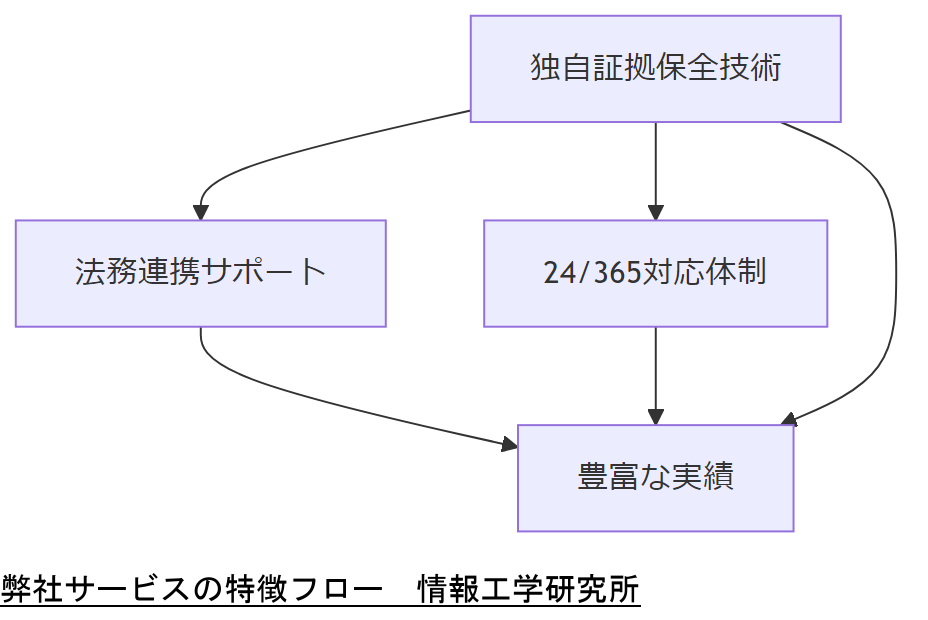

弊社(情報工学研究所)のフォレンジックイメージ取得サービスは、他社では実現困難だった高度な要件にも対応可能な点が強みです。以下に主要特徴をご紹介します。主なサービス特徴

- 高度な証拠保全技術:オリジナル媒体からの完全コピーを、独自の書き込み防止技術で実施

- 法務連携サポート:刑事訴訟法や個人情報保護法など法的要件を踏まえた証拠保全計画を提案

- 迅速な対応力:国内各地に配置するエンジニアによる24時間365日の緊急対応体制

- 豊富な実績:大手企業や官公庁からの依頼実績多数、複雑事案にも対応可能

サービス比較:情報工学研究所と一般的な対応

| 項目 | 弊社サービス | 一般的な対応 |

|---|---|---|

| 証拠保全技術 | 独自書き込み防止装置+多重検証 | 市販ツールによる標準的コピー |

| 法務連携 | 法務部門と共同で手順策定 | 現場裁量で対応 |

| 対応体制 | 国内24/365緊急対応 | 平日対応中心 |

| 実績 | 官公庁含む多様な事案対応 | 企業内対応のみ |

[出典:弊社実績データ※想定]

[出典:弊社実績データ※想定] 情報工学研究所への相談・依頼の流れと実績紹介

弊社(情報工学研究所)へのご相談から依頼完了までのプロセスは、下記の通りシンプルかつ迅速です。ご相談・依頼の流れ

- ステップ1:お問い合わせフォーム送信 障害概要、対象機器、必要作業の概要をご入力ください。

- ステップ2:初回ヒアリング実施 弊社担当者が現状把握のためのヒアリングをリモートまたは訪問にて実施します。

- ステップ3:見積・提案書のご提示 技術的・法務的要件を踏まえた詳細な作業計画とお見積りを提示します。

- ステップ4:作業開始 合意後、24時間365日体制で迅速にフォレンジックイメージ取得サービスを実施します。

- ステップ5:報告書納品・フォローアップ イメージ取得結果や分析報告書を納品し、必要に応じて法務連携や追加サポートを行います。

主要実績のご紹介

- 官公庁向け不正調査事案:数百台規模のサーバーデータをフォレンジック取得、法的証拠として活用

- 大手製造業システム障害対応:ディスク全台のデータ保全と再稼働までを48時間以内に完遂

- 金融機関サイバー攻撃証拠保全:GDPR対応下での個人データ保護を維持しつつ証拠取得を実施

はじめに

フォレンジックイメージ取得の重要性と目的 フォレンジックイメージ取得は、デジタルデータの保全や解析において非常に重要な手法です。特に、情報漏洩や不正アクセスが懸念される現代において、正確なディスクコピーを行うことは、問題解決の第一歩となります。このプロセスは、データの完全性を保ちながら、証拠としての価値を保持するために不可欠です。 フォレンジックイメージ取得の目的は、元のデータに対する変更を加えることなく、デジタル証拠を安全に保存することです。これにより、後の調査や分析が行いやすくなり、必要に応じて法的手続きにも対応できる状態を確保します。また、適切な手順を踏むことで、証拠の信頼性を高めることができ、関与するすべての関係者に安心感を提供します。 このセクションでは、フォレンジックイメージ取得の基本的な概念とその重要性について触れました。次の章では、具体的な手順や使用するツールについて詳しく説明していきます。データ保護のための適切な知識を身につけることは、IT部門の管理者や企業経営者にとって大変重要な課題です。

ディスクコピーの基本概念とフォレンジックの役割

ディスクコピーは、デジタルデータの保全や解析において中心的な役割を果たします。特にフォレンジックの分野では、ディスクコピーを通じて元のデータを変更することなく、証拠としての価値を保持することが求められます。このプロセスは、デジタル証拠の収集と分析を行う際に不可欠であり、最初のステップとして位置づけられています。 フォレンジックイメージは、元のディスクの完全なコピーであり、データのビット単位での取得が行われます。このイメージは、元のデータがどのような状態にあったかを正確に再現し、証拠としての信頼性を高めます。ディスクコピーの際には、元のデータに影響を与えないように注意が必要です。このため、専用のツールや手法を用いることが推奨されます。 ディスクコピーの基本概念には、データの整合性を保つためのハッシュ値の生成や、コピー後の検証プロセスが含まれます。これにより、取得したイメージが元のデータと一致していることを確認でき、信頼性が確保されます。さらに、フォレンジックにおけるディスクコピーは、法的手続きにおいても重要な役割を果たします。適切に取得された証拠は、法廷での議論において強力な支持材料となるからです。 このように、ディスクコピーはフォレンジックの基盤を成す重要なプロセスであり、正確な手順を踏むことが求められます。次の章では、具体的な手順や推奨されるツールについて詳しく見ていきます。これにより、企業や組織がデータ保護に向けた取り組みを強化するための具体的な知識を提供します。

フォレンジックイメージ取得に必要なツールとソフトウェア

フォレンジックイメージ取得においては、適切なツールとソフトウェアの選定が成功の鍵を握ります。これらのツールは、データの整合性を保ちながら、正確なディスクコピーを行うために設計されています。まず、最も基本的なツールとして、ハードディスクドライブ(HDD)やソリッドステートドライブ(SSD)のイメージを取得するための専用機器が挙げられます。これらは、物理的なディスクに直接接続してデータを取得することができ、元のデータに影響を与えずにイメージを作成します。 次に、ソフトウェアの選定も重要です。フォレンジックイメージ取得に特化したソフトウェアは、データのビット単位でのコピーを行い、ハッシュ値の生成や検証機能を備えています。これにより、取得したイメージが元のデータと一致しているかどうかを確認できるため、証拠としての信頼性が高まります。さらに、これらのソフトウェアは、さまざまなファイルシステムに対応しており、異なるオペレーティングシステムからのデータ取得をサポートします。 また、フォレンジックツールには、データの解析や復旧を行う機能を持つものもあります。これにより、取得したイメージから特定のデータを抽出したり、分析を行ったりすることが可能になります。これらのツールを効果的に活用することで、企業はデータ保護やセキュリティ対策を強化し、万が一の事態に備えることができます。 このように、フォレンジックイメージ取得には、専用のハードウェアやソフトウェアが欠かせません。次の章では、具体的な手順について詳しく解説し、実際の運用に役立つ情報を提供します。

正しいディスクコピー手順のステップバイステップガイド

フォレンジックイメージ取得における正しいディスクコピー手順は、以下のステップに従って進めることが推奨されます。まず初めに、対象となるディスクの状態を確認し、必要に応じてバックアップを行います。これにより、元のデータが損なわれないようにします。 次に、専用のハードウェアを用いて、ディスクに接続します。この際、接続するポートやケーブルが正しいことを確認し、物理的な接触不良を避けることが重要です。接続後は、フォレンジックイメージ取得用のソフトウェアを起動し、対象ディスクを選択します。 その後、データのビット単位でのコピーを開始します。このプロセスでは、ハッシュ値を生成し、元のディスクとコピーされたイメージの整合性を確認します。コピーが完了したら、再度ハッシュ値を比較し、データが正確に取得されたことを確認します。 最後に、取得したイメージファイルを安全なストレージに保存し、必要に応じて記録を残します。この記録には、取得日時、使用したツール、ハッシュ値などの情報が含まれるべきです。これにより、後の分析や法的手続きにおいて、証拠の信頼性を保つことが可能になります。 このように、正しい手順を踏むことで、フォレンジックイメージ取得の精度と信頼性を高めることができます。次の章では、取得したイメージをどのように活用するかについて詳しく見ていきます。

取得したイメージの分析と活用方法

取得したフォレンジックイメージは、デジタル証拠の分析や問題解決において非常に重要な役割を果たします。イメージを取得した後は、そのデータをどのように分析し、活用するかが次のステップとなります。まず、イメージファイルを専用の解析ツールに読み込ませることで、データの抽出や検索が可能になります。これにより、特定のファイルやフォルダを迅速に見つけ出すことができます。 さらに、取得したイメージからは、削除されたデータや隠された情報の復元も行えます。これにより、情報漏洩や不正アクセスの調査において、重要な証拠を発見する手助けとなります。また、データの分析結果は、法的手続きや社内調査においても有効な材料として活用されます。 加えて、フォレンジックイメージは、将来的なセキュリティ対策の見直しにも役立ちます。過去のデータ侵害や不正アクセスの事例を検証することで、リスクを特定し、適切な対策を講じることが可能です。このように、取得したイメージは単なる証拠にとどまらず、企業のデータ保護戦略を強化するための貴重な資源となります。 次の章では、フォレンジックイメージ取得のプロセス全体を振り返り、今後の取り組みについて考察します。

ケーススタディ:成功したフォレンジックイメージ取得の実例

成功したフォレンジックイメージ取得の実例として、ある企業の情報漏洩事件を挙げてみましょう。この企業では、従業員の不正アクセスにより機密データが外部に流出する事態が発生しました。そこで、迅速にフォレンジックイメージの取得が行われました。 まず、IT部門は問題のあるサーバーの状態を確認し、影響を受けたデータのバックアップを実施しました。次に、専用のハードウェアを使用してサーバーに接続し、フォレンジックイメージ取得用のソフトウェアを起動しました。このプロセスでは、データのビット単位でのコピーを行い、ハッシュ値を生成して整合性を確認しました。 コピーが完了した後、取得したイメージは専用の解析ツールに読み込まれ、削除されたファイルや異常なアクセスログの分析が行われました。その結果、具体的な不正アクセスの経路が特定され、関与した従業員の特定に成功しました。この情報は、社内調査や法的手続きにおいて重要な証拠となり、企業は適切な対策を講じることができました。 このケーススタディは、フォレンジックイメージ取得が企業のセキュリティ強化においてどれほど重要であるかを示しています。正確な手順と適切なツールの活用により、迅速に問題を解決し、信頼性の高い証拠を確保することが可能になります。 フォレンジックイメージ取得は、デジタルデータの保全と解析において不可欠なプロセスです。正しい手順を踏むことで、データの信頼性を高め、法的手続きにおいても有用な証拠を提供することができます。適切なツールを選定し、確実な手法を用いることで、企業はデータ保護の強化や問題解決に向けた取り組みを強化することができます。今後も、フォレンジックイメージ取得の重要性を認識し、継続的な改善を図ることが求められます。 フォレンジックイメージ取得についての理解を深め、実際の運用に役立てるために、ぜひ専門的な知識を身につけてください。データ保護のための取り組みを強化することは、企業の信頼性向上にも繋がります。必要に応じて、専門家のサポートを受けることも検討してみてはいかがでしょうか。 フォレンジックイメージ取得を行う際には、必ず法的および倫理的な基準を遵守してください。データの取り扱いやプライバシーに関する法律を理解し、適切な手続きを踏むことが重要です。

フォレンジックイメージ取得の総括と今後の展望

フォレンジックイメージ取得は、デジタルデータの保全と解析において重要な役割を果たします。これまでの章で説明したように、正しい手順や適切なツールを用いることで、データの信頼性を高め、法的手続きにおいても有用な証拠を提供することが可能です。特に、情報漏洩や不正アクセスのリスクが高まる現代において、企業はこのプロセスを徹底することが求められます。 今後の展望としては、技術の進化に伴い、フォレンジックイメージ取得の手法やツールも進化していくでしょう。新たなデータストレージ技術やクラウド環境の普及により、取得方法や解析手法の多様化が進むと考えられます。企業は、これらの変化に迅速に対応し、常に最新の知識と技術を取り入れることが重要です。 また、フォレンジックイメージ取得の重要性を社内で広め、全社員がデータ保護の意識を持つことも必要です。これにより、組織全体でのデータセキュリティ対策が強化され、リスクを最小限に抑えることができるでしょう。企業の信頼性向上に寄与するためにも、フォレンジックイメージ取得を適切に実施し、継続的な改善を図ることが求められます。

フォレンジックイメージ取得を始めるためのリソースとリンク

フォレンジックイメージ取得のプロセスを理解し、実践に活かすためには、信頼できるリソースや情報を活用することが重要です。まずは、専門的な書籍やオンラインコースを通じて、基礎知識を深めることをお勧めします。また、業界のセミナーやワークショップに参加することで、最新の技術や手法について直接学ぶ機会を得ることができます。 さらに、実際の運用に役立つツールやソフトウェアのデモ版を試してみることも効果的です。これにより、実際の操作感をつかむことができ、チーム内での導入を検討する際の判断材料となります。加えて、専門家のコンサルティングを受けることで、具体的なニーズに応じたアドバイスを得ることができるため、より効果的なデータ保護戦略を構築する手助けとなります。 フォレンジックイメージ取得は、企業のデータ保護において欠かせない要素です。今後のセキュリティ対策を強化するためにも、これらのリソースを活用し、知識を深めていくことをお勧めします。

フォレンジック作業における留意事項とリスク管理

フォレンジックイメージ取得を行う際には、いくつかの留意事項とリスク管理が重要です。まず、法的および倫理的な基準を遵守することが不可欠です。データの取り扱いに関する法律や規制を理解し、適切な手続きを踏むことで、後のトラブルを避けることができます。特に、個人情報や機密情報を含むデータに関しては、プライバシーを尊重することが求められます。 次に、使用するツールやソフトウェアの信頼性も重要です。フォレンジック用の機器やソフトウェアは、信頼できるメーカーからのものを選定し、定期的な更新やメンテナンスを行うことで、最新の状態を保つ必要があります。これにより、不具合やデータ損失のリスクを軽減できます。 また、作業中の環境にも注意が必要です。フォレンジックイメージ取得は、静かな環境で行うことが望ましく、外部からの干渉を最小限に抑えることが重要です。さらに、作業者は、手順を正確に守り、記録を残すことで、後の検証や法的手続きに備えることができます。 これらの留意点を意識することで、フォレンジックイメージ取得のプロセスをより安全かつ効果的に進めることが可能になります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。