# まず状態だけ見る(変更はしない) timedatectl status date -Ins hwclock --show 同期系(使っているものだけ) chronyc tracking chronyc sources -v ntpq -pn 時刻ジャンプの痕跡(範囲は最小から) journalctl -b --no-pager | grep -Ei "time|clock|ntp|chrony"

# 変更を増やさず、証跡を先に確保する uname -a uptime last -F | head journalctl --since "24 hours ago" --no-pager > /var/tmp/journal_last24h.txt sha256sum /var/tmp/journal_last24h.txt > /var/tmp/journal_last24h.txt.sha256 時刻源の設定ファイル(読み取り) cat /etc/chrony/chrony.conf 2>/dev/null | sed -n '1,200p' cat /etc/ntp.conf 2>/dev/null | sed -n '1,200p'

# コンテナ側で時刻が不自然なら、まずホスト側へ戻って確認 date -Ins timedatectl status コンテナ環境のヒント(読み取り) ps aux | grep -Ei "chrony|ntp|timesync" | head mount | grep -Ei "proc|sysfs|cgroup" | head クラスタ/分散は「全ノード同時に直す」より、ズレの分布を見てから

# 影響の中心を探す(変更せず状態確認) openssl version journalctl -b --no-pager | grep -Ei "certificate|tls|x509|kerberos|clock skew|time" | head -n 50 認証が絡むなら「時刻を直す前に」ログの抜け/順序崩れを想定して控える

# 代表的な入口を「設定とログ」で潰していく grep -RIn --max-count=50 -E "date\s+-s|timedatectl\s+set-time|hwclock|adjtimex" /var/log 2>/dev/null | head journalctl -b --no-pager | grep -Ei "sudo|su:|polkit|set-time|hwclock|adjtimex" | head -n 80 共有ストレージや本番DBが絡むなら、安易に権限や時刻を触らず影響範囲を固定

・監査:監査ログの時系列、相関(SIEM/EDR)、改ざん検知(ハッシュ/署名)

・データ:分散DB/レプリケーション、メッセージキュー、ジョブスケジューラ

・保全:バックアップ世代管理、スナップショット、WORM/イミュータブル保管

- 先に時刻を直してしまい、改ざんの痕跡(ジャンプ・差分・主体)が追えなくなる

- 分散系でノードごとに直し方が揃わず、整合性不一致や再同期コストが増える

- 監査ログの時系列が崩れて、役員/顧客/監査への説明が難しくなる

- 証明書・認証が不安定化し、復旧作業そのものが詰まる(原因が見えにくい)

・分散DB/レプリケーションの整合性の診断ができない。

・監査ログの時系列が崩れ、説明の筋道が立たない。

・共有ストレージ・コンテナ・本番データ・監査要件が絡むとき、無理に権限を触る前に相談すると早く収束しやすい。

・NTP/Chrony/PTPの設計が現状に合っているか判断がつかない。

・復旧優先順位(止血/継続/再発防止)を決めきれない。

もくじ

- 第1章:時系列が信用できないと何が起きるか(監査・復旧・説明責任が崩れる瞬間)

- 第2章:システムクロック改ざんの典型パターン(権限・仮想化・HW時計・コンテナの隙)

- 第3章:壊れるのはログだけではない(認証・暗号・レプリケーション・バックアップ整合)

- 第4章:最初に決める到達点(「正しい時刻源」と「差分」を固定して迷走を止める)

- 第5章:最小変更で止血する手順(凍結・証跡保全・影響範囲の切り分け)

- 第6章:設計の芯は階層化(NTP/Chrony/PTPの分離・冗長・参照経路の一本化)

- 第7章:改ざん耐性を上げる実装(権限境界、TPM/署名、ログの不変性、二重記録)

- 第8章:検知の実務(スキュー閾値、時刻ジャンプ、相関崩れ、時刻源の逸脱を拾う)

- 第9章:事故後の整合性回復(再タイムスタンプ、監査ログ補正、復旧判断の残し方)

- 第10章:「時刻の真正性」を運用に落とす(ルール化・監査対応・継続支援の着地点)

【注意】 本記事は「時刻の真正性」を守るための初動と判断基準を整理したものです。状況が確定しないまま時刻設定の変更・ログの削除・サービスの入れ替え等で環境を動かすと、監査説明や復旧判断が難しくなることがあります。具体的な案件・契約・監査要件・システム構成が絡む場合は、株式会社情報工学研究所の様な専門事業者へ相談した上で進めてください。

第1章:時刻が信用できないと何が壊れるか(監査・復旧・説明責任の出発点)

システムクロックの改ざんは「ログの並びが変になる」だけの話ではありません。多くのシステムは、時刻を前提にアクセス制御、認証、暗号、ジョブ実行、バックアップ世代管理、監査証跡の整合性を組み立てています。つまり時刻が揺らぐと、障害対応そのものの根拠が揺らぎ、現場の説明がつらくなります。

特にレガシー環境や止めにくい基幹では、復旧や原因究明より先に「現状を沈静化させる判断」が必要になる場面があります。ここで重要なのは、現場の手数を増やさずに“何が崩れているか”を先に固定し、後で検証できる形で残すことです。

冒頭30秒で“やるべきこと”を整理(安全な初動ガイド)

最初は「直す」より「整える」発想が効きます。まず、時刻のズレの有無と、時刻が跳んだ痕跡、影響範囲を短時間で把握し、対応の優先順位を作ります。これだけで、場当たり的な操作が減って収束が早くなります。

| 症状(よくある見え方) | 取るべき行動(安全な初動) |

|---|---|

| ログが未来/過去に飛ぶ、時系列が逆転する | まず現状の時刻・タイムゾーン・同期状態を記録し、ログの保全範囲を決める(変更は後回し) |

| TLS/証明書エラー、SSO/Kerberosが通らない | 時刻依存の機能(認証/署名/期限)を切り分け、影響を受けるサービスを特定する |

| バックアップ世代が崩れる、スナップショット名が不自然 | “いつのデータか”の根拠を別経路で確保し、世代管理や自動削除の挙動を確認する |

| 分散DB/レプリケーションで不整合、遅延が増える | ノードごとのズレの分布を把握し、急な時刻変更を避けて段階的に揃える設計へ寄せる |

| “誰がやったか分からない”疑いが残る | 時刻変更の入口(権限/管理ツール/自動化/仮想化)を洗い出し、証跡が残る経路に寄せる |

今すぐ相談すべき条件(依頼判断の目安)

一般論だけで進めると、後で説明が苦しくなる領域があります。次の条件が重なるほど、早い段階で株式会社情報工学研究所のような専門家へ相談した方が、総コストが下がりやすいです。

- 監査要件・顧客報告・法務確認が絡み、証跡の真正性が争点になる

- 共有ストレージ、コンテナ、本番データ、分散DBが絡み、影響範囲が読み切れない

- 認証(TLS/SSO/Kerberos)や署名(JWT等)が絡み、時刻と可用性が同時に崩れている

- バックアップ/スナップショットの世代管理に自動削除や保管ポリシーがあり、戻し方の判断が難しい

相談導線:問い合わせフォーム / 電話:0120-838-831

なぜ“時刻の真正性”が説明責任に直結するのか

時刻が揺らぐと、ログ同士の相関(どの操作が先か、どこから侵入したか、どの時点でデータが変わったか)が崩れます。監査は「事実関係の再現性」を求めるため、タイムスタンプの根拠(時刻源、同期経路、変更権限、ログの保全)が説明できないと、技術的に正しくても伝わりません。

ここで大事なのは、現場の負担を増やさず、最小変更で“根拠の土台”を整えることです。次章から、改ざんが起きやすいパターンと、見落としがちな入口を具体的に整理します。

第2章:システムクロック改ざんの典型パターン(権限・仮想化・HW時計・コンテナの隙)

時刻改ざんは「dateコマンドで変える」といった単純な手口だけではありません。現場で揉めやすいのは、時刻の“責任境界”が分かれていて、どこを直しても別の層が戻してしまう構造です。まずパターンを知ることで、無駄な作業や誤解を減らせます。

パターン1:管理権限(OS上の時刻変更権限)が広すぎる

Linuxでは時刻変更に相当する権限(例:CAP_SYS_TIME相当)を持つ主体がいると、時刻を進めたり戻したりできます。Windowsでも同様に、時刻の設定権限が広いと、意図せず変更が通ることがあります。運用上は「管理者は何でもできる」になりがちですが、監査・事故対応の観点では、時刻変更は“高リスク操作”として扱う方が筋が通ります。

このパターンでの重要点は、犯人探しよりも先に「時刻変更が発生したときに必ず証跡が残る設計」へ寄せることです。権限を急に剥がすと運用が破綻する場合があるため、段階的に“入口を減らす・記録を増やす”が現実的です。

パターン2:仮想化(ホスト時刻・ゲスト時刻・ツール同期)の綱引き

仮想環境では、ホスト側の時刻、ゲストOSの同期設定、仮想化ツールの時刻同期機能が重なります。ゲスト側で同期を調整しても、ホストやツールが別の意図で時刻を合わせ直し、結果的に“跳ぶ”ことがあります。障害の見え方としては「勝手に戻る」「一定間隔で揺れる」「再起動後だけズレる」などが典型です。

このとき大切なのは、時刻源を一本化することです。どの層が正とされるのか(ホストなのか、ゲスト内の同期なのか、社内NTPなのか)を固定しないと、現場の努力が相殺されます。移行コストを増やさないためには、まず現状の参照経路を図に起こし、変更点を最小にして一本化していくのが安全です。

パターン3:ハードウェア時計(RTC)とOS時刻のねじれ

OSが表示する時刻は、起動時にハードウェア時計(RTC)から読み込んだ値に、同期機構の補正が乗って成立しています。RTCがズレている、あるいはRTCの扱い(UTC前提かローカル前提か)が混在すると、再起動やフェイルオーバーで突然ズレが顕在化します。これが改ざんと誤認されるケースもあります。

一方で、RTCは物理層の操作やファームウェア設定の影響を受けるため、セキュリティの観点では「OS側のログだけでは説明が足りない」ことがあります。監査や顧客説明が必要な場合は、OSログと併せて、時刻源の層(RTC/同期サーバ/ネットワーク)ごとの根拠を揃えておくと話が通りやすくなります。

パターン4:コンテナ(権限の例外と、ホスト依存の見落とし)

コンテナは通常、ホストの時刻を共有します。しかし、特権コンテナやホスト側の設定次第では、時刻に関する操作が想定以上に通ってしまう場合があります。また「コンテナ内のログだけ見て判断する」と、ホスト側の時刻変更や同期不安定を見落としがちです。

止めにくい本番環境ほど、コンテナ単体ではなく「ホスト+コンテナ+ログ集約基盤(SIEM等)」の三点で整合性を見る必要があります。個別案件では構成差が大きいため、判断が難しい場合は株式会社情報工学研究所のような専門家に相談し、最小変更で収束させる道筋を作る方が現実的です。

パターン5:ネットワーク経由の揺らぎ(時刻サーバ到達性・誤設定・偽装)

時刻同期はネットワークに依存します。時刻サーバに到達できない、参照先が分散している、あるいは設定が一時的に切り替わると、じわじわズレたり、閾値を超えた瞬間に大きく補正されたりします。ここは“攻撃”だけでなく“運用不整合”でも起きるため、決めつけない姿勢が重要です。

この章の結論は、時刻は「どこで・誰が・何を根拠に」決めているかを層ごとに整理しないと、改ざん対策も障害対応も難しくなる、という点です。次章では、壊れるのがログだけではない理由を、認証・暗号・データ整合性の観点から具体的に掘り下げます。

第3章:壊れるのはログだけではない(認証・暗号・レプリケーション・バックアップ整合)

時刻が乱れると、最初に目に付くのはログの時系列の崩れです。しかし実務で困るのは、その先にある「機能そのものの誤作動」と「データ整合性の破綻」です。現場が混乱しやすいのは、ログの異常と機能障害が同時に起き、どちらが原因でどちらが結果なのかが見えにくくなるためです。

認証・暗号:期限と整合が“前提”になっている

TLS証明書は有効期限(Not Before / Not After)を持ち、端末側の時刻が大きくズレると、正しい証明書であっても検証に失敗します。SaaS連携やAPI通信で突然エラーが増えるとき、ネットワークや証明書更新が疑われがちですが、根本に時刻のズレがあると、対策が空回りしやすくなります。

また、SSOやKerberosのような認証方式は、トークンやチケットに時刻の整合性を前提としているため、クライアントとサーバ、またはドメインコントローラ等の間で許容範囲を超えたズレがあると失敗します。JWTなどの署名付きトークンでも、exp(期限)やnbf(有効開始)を使う設計では、時計が進んだり戻ったりするだけで「正しい利用者が弾かれる」現象が起きます。

| 影響領域 | 時刻が崩れると起きやすいこと | 現場での見え方 |

|---|---|---|

| TLS/証明書 | 期限検証が失敗し通信不可 | 突然の接続失敗、外部連携が落ちる |

| SSO/Kerberos | 許容ズレ超過で認証不可 | ログインできない、認可が通らない |

| 署名付きトークン | exp/nbf判定が破綻 | 一部ユーザだけ失敗、再現性が低い |

データ整合性:分散・非同期ほど時刻に敏感になる

分散DBやレプリケーション、メッセージキュー、ジョブスケジューラは「順序」を扱います。順序は論理時計や内部カウンタで管理されることもありますが、監視や運用、トラブルシュートでは“人間が理解する順序”として時刻が大きな役割を担います。時刻が跳ぶと、遅延の判定やタイムアウト、リトライの間隔が不自然になり、二次障害として負荷が増えることがあります。

バックアップやスナップショットも同様で、世代管理や自動削除が時刻を前提にしている場合、意図しない削除や、想定外に古い世代が残り続けるなど、運用上の不整合が起きます。特に「いつの時点のデータか」を後から説明する必要がある環境では、バックアップのメタ情報(作成時刻)と実データの整合が崩れると、復旧の意思決定が難しくなります。

“直す”前に、根拠を残すという考え方

時刻が壊れていると分かった瞬間に、設定を変えて正しい時刻に合わせたくなります。しかし、そうすると「いつからズレたのか」「どの経路でズレたのか」「ズレの幅はどれくらいだったのか」といった根拠が薄れます。監査・対外説明・社内稟議が絡むほど、後で追える形で根拠を残すことが、結果として対応コストを下げます。

次章では、迷走を防ぐために、最初に固定しておくべき到達点(正しい時刻源、ズレの把握、変更の境界)を整理します。個別案件で判断が割れるところは、株式会社情報工学研究所のような専門家に相談し、契約条件や監査要件に合う形で収束させるのが安全です。

第4章:最初に決める到達点(「正しい時刻源」と「差分」を固定して迷走を止める)

時刻の問題は、対応の順序を間違えると“正しく直したのに説明できない”状態になりがちです。現場で一番効くのは、最初に「到達点」を決めてから動くことです。到達点とは、今回の対応で何をもって“収束”とするか、どの根拠を揃えるか、どこまで手を入れるかを、最小限のルールとして固定することです。

到達点1:正しい時刻源(Authoritative Source)を一本に決める

時刻は複数の層が関与します。OSの同期設定、仮想化ツール、社内NTP、上流の時刻サーバ、端末側の設定などが重なると、どれが正なのかが分からなくなります。最初に「この環境ではこの時刻源を正とする」という方針を決め、他の経路は段階的に整理する方が、無駄な往復が減ります。

| 層 | 確認したいこと | 一本化の考え方 |

|---|---|---|

| OS同期 | NTP/Chrony等の参照先、補正方法 | 参照先を固定し、設定変更は最小にする |

| 仮想化ツール | 時刻同期機能の有無と優先度 | OS側と競合しないよう役割を整理する |

| 社内時刻基盤 | 上流参照、冗長、監査要件 | “社内で説明できる根拠”を優先する |

到達点2:差分(Offset)を“記録”として固定する

次に重要なのは、現時点でのズレを「推測」ではなく「記録」にすることです。ズレの幅と方向(進んでいるのか遅れているのか)、いつ観測したのか、どの時刻源に対してなのかを揃えると、後から影響範囲を説明しやすくなります。特に監査や顧客説明が絡む場合、スクリーンショットやログ出力、ハッシュ化した保全ファイルなど、改変されにくい形で残しておくと安心です。

ここで注意したいのは、時刻が“じわじわ”補正されるのか、“大きく跳ぶ”のかで、影響の出方が変わる点です。大きく跳ぶ場合は、ログの並びだけでなく、タイムアウトや再試行の挙動、証明書の期限判定などにも急激な影響が出やすくなります。どの補正が起きているかは、同期方式や設定に依存するため、一般論だけで断定せず、観測結果を根拠に判断するのが安全です。

到達点3:変更の境界(どこまで触るか)を先に決める

止められない環境では、変更の粒度が大きいほどリスクが増えます。そこで「まずは観測と保全まで」「次に参照先の固定まで」「最後に権限境界の見直し」といった段階を切り、同時に複数の箇所を触らない方針にすると、原因の切り分けがしやすくなります。

- 観測:現状の時刻・同期状態・ログの痕跡を揃える

- 保全:監査や復旧判断に必要な証跡を確保する

- 整理:時刻源の参照経路を一本化し、競合を減らす

- 強化:時刻変更の入口を絞り、必ず記録が残る運用にする

この“到達点の固定”だけでも、現場はかなり楽になります。次章では、最小変更で状況を落ち着かせ、証跡と影響範囲を崩さずに進める具体的な手順の考え方を整理します。構成が複雑で判断が難しい場合は、株式会社情報工学研究所に相談し、契約・監査・BCPの要件に合わせて道筋を作る方が安全です。

第5章:最小変更で沈静化する手順(凍結・証跡保全・影響範囲の切り分け)

時刻の問題は、正しい設定に戻すこと自体よりも「戻すまでの手順が証跡と整合性を壊さないか」が重要です。ここでは、環境を大きく動かさずに状況を落ち着かせ、後から検証できる形を守るための考え方を整理します。具体的な操作はシステム構成や契約条件で変わるため、共通化できる原則に寄せます。

手順1:自動で時刻を動かす要素を“把握”して競合を避ける

同時に複数の仕組みが時刻を合わせようとすると、補正が揺れ、ログや障害が読みにくくなります。まず、時刻同期の主体がどれか(OS、仮想化ツール、管理基盤、クラウド側の機能等)を洗い出し、競合が起きない状態を作ります。これは“機能を止める”というより、“責任境界を整理する”作業です。

手順2:証跡を確保し、後から追える形にする

時刻が崩れていると、ログの時系列が信用しにくくなります。だからこそ、ログを消したり、ローテーションを無理に回したりせず、必要範囲を確保して保全します。保全の目的は「後から説明できる根拠を残す」ことであり、見栄えを整えることではありません。

- 観測時点(いつ、どの端末で、どの時刻源に対して)を明確にする

- ログは“そのまま”確保し、編集しない(加工が必要ならコピーで行う)

- 保全ファイルのハッシュ(例:SHA-256)を取り、改変されていない根拠を残す

手順3:影響範囲を“機能単位”で分けて考える

時刻が乱れると、障害が広がって見えます。ここで有効なのは、影響を「認証」「監査」「データ」「運用」のように機能単位で切り分け、最優先で守る対象を決めることです。最優先は、事業インパクトと説明責任の両方に直結する領域になりやすいです。

| 機能 | 優先する理由 | 見極めの観点 |

|---|---|---|

| 認証/暗号 | 可用性と安全性の両方に影響 | 証明書期限、SSO、トークン期限 |

| 監査/ログ | 説明責任の根拠になる | 時系列の整合、保全、改変検知 |

| データ整合 | 復旧判断と二次障害に直結 | 分散/レプリケーション、世代管理 |

手順4:相談すべき分岐を早めに置く(一般論の限界を越える境界)

ここまでの“沈静化”は、多くの現場で共通化できる考え方です。一方で、実際の構成(共有ストレージ、コンテナ、本番データ、監査要件、委託契約、保管ポリシー)によって、何を優先し、どこまで変更できるかは大きく変わります。一般論で進めるほど、後から説明の辻褄が合わなくなることがあります。

判断が割れる場合は、早い段階で株式会社情報工学研究所への相談を検討すると、影響範囲を読み違えたまま作業を進めるリスクを下げやすくなります。相談導線:問い合わせフォーム / 電話:0120-838-831

次章では、設計の芯として「時刻基盤を階層化し、説明できる経路に寄せる」考え方を、NTP/Chrony/PTPの位置づけを含めて整理します。

第6章:設計の芯は階層化(NTP/Chrony/PTPの分離・冗長・参照経路の一本化)

時刻の真正性を守る設計で一番効くのは、「参照経路を一本化しつつ、単一点障害を作らない」ことです。現場では、NTPクライアント設定だけ整えても、上流の時刻源が曖昧だったり、別系統の同期が混ざったりして、いつの間にか揺れが戻ってきます。だからこそ、時刻基盤を階層化し、役割と責任境界を明確にします。

階層設計の基本:上流は少なく、下流は安定させる

一般に、社内で説明できる時刻の根拠を持つには、上流(外部参照)を必要最小限にし、社内の配布経路(内部NTP)を統制する方が運用しやすくなります。たとえば「社内の時刻サーバが、外部の信頼できる参照に同期し、社内端末は社内サーバだけを見る」という形にすると、ネットワーク遮断や外部要因の影響が局所化し、監査や障害対応でも話が通りやすいです。

| 層 | 役割 | 設計の要点 |

|---|---|---|

| 上流(参照) | 信頼できる時刻の根拠を得る | 参照先を絞り、監査で説明可能な根拠を確保する |

| 中継(社内) | 端末へ配布し、揺れを吸収する | 冗長化・監視・到達性の担保、参照経路の一本化 |

| 下流(端末) | 安定して同期し続ける | “勝手に別経路を見る”状態を避け、変更権限を抑える |

NTP/Chrony/PTPの位置づけ(目的と要件で使い分ける)

多くの業務システムでは、ミリ秒〜数十ミリ秒程度の精度で十分なことが多く、NTP系(ChronyやNTPd、OSの時刻同期機能)で要件を満たします。一方で、計測・制御や取引系など、より厳密な同期が必要な領域では、PTP(IEEE 1588)を検討することがあります。ただし、PTPはネットワーク機器側の対応や設計が効くため、「精度が必要だからPTP」という単純化は避け、現場要件と監査要件を合わせて判断した方が安全です。

| 方式 | 得意な領域 | 注意点 |

|---|---|---|

| Chrony(NTP系) | 不安定な回線や仮想環境でも追従しやすい運用 | 参照先の固定、冗長化、監視が前提 |

| NTPd(NTP系) | 長年の実績があり、環境によっては標準 | 設定混在や別系統同期との競合を避ける |

| PTP(IEEE 1588) | より高い同期精度が必要な領域 | ネットワーク設計が重要で、誤用するとむしろ不安定化する |

冗長化の考え方:二重化だけでなく“到達性”と“観測性”を揃える

時刻基盤の冗長化は、サーバを2台に増やすだけでは不十分なことがあります。実務では「片方が到達不能になった」「DNSやルーティングの変更で参照先が入れ替わった」「FW更新で一部セグメントだけ見えなくなった」といった形で、部分的な不整合が発生します。そこで、冗長化と一緒に“到達性(どこからでも見えるか)”と“観測性(ズレや逸脱を検知できるか)”を設計に含めます。

- 社内の参照先は少数に固定し、クライアントが勝手に外部や別セグメントを参照しないようにする

- 参照先が切り替わる条件(優先度、到達不能時の挙動)をドキュメント化し、監査で説明できるようにする

- スキュー(ズレ)が一定値を超えたときのアラートと、時刻源の切り替わりを検知できる監視を用意する

“説明できる設計”に寄せる(監査・事故対応のための型)

最終的に問われるのは「そのタイムスタンプは何を根拠に正しいと言えるのか」です。ここは一般論ではなく、契約・監査基準・業界要件で求められる粒度が変わります。たとえば、ログの保管期間や改変防止、時刻源の証跡(参照先、切替履歴、監視記録)が必要になることがあります。

構成が複雑な場合や、共有ストレージ・コンテナ・本番データ・監査要件が絡む場合は、無理に現場だけで決め切らず、株式会社情報工学研究所のような専門家に相談し、要件に合う“説明できる型”へ寄せる方が、後の社内調整や対外説明が進めやすくなります。相談導線:問い合わせフォーム / 電話:0120-838-831

次章では、この階層設計を前提に、改ざん耐性を上げる実装(権限境界、時刻変更の入口、ログの不変性、二重記録)を整理します。

第7章:改ざん耐性を上げる実装(権限境界、署名、ログの不変性、二重記録)

時刻の真正性を守る実装は、「時刻を正しく合わせる」だけでは完結しません。攻撃や誤操作、運用変更が起きても“説明可能な形”を崩さないために、入口(時刻変更権限)を絞り、証跡(ログ)を改変しにくい形で残し、相関(別経路の根拠)を持たせます。ここでは、移行コストを増やしにくい順に考え方を整理します。

入口を絞る:時刻変更は“特権操作”として扱う

時刻変更が誰でもできる状態は、攻撃にも誤操作にも弱くなります。最初から完璧に権限を締めるのが難しい場合でも、「誰が、いつ、何の理由で、どの手順で変更したか」を必ず追える運用に寄せるだけで、改ざん耐性は大きく上がります。

- 時刻変更の実施者を限定し、実施の経路(申請・承認・作業ログ)を残す

- 自動化ツールや運用スクリプトが時刻を触る可能性を棚卸しし、責任者を明確にする

- OSだけでなく、仮想化基盤や管理基盤側の時刻同期機能も含めて、入口を一本化する

時刻同期の通信自体を強くする:参照先の固定と保護

時刻同期はネットワーク越しに行われます。参照先が増えるほど、誤設定や到達性の揺れ、経路変更の影響を受けやすくなります。基本は「参照先を固定」「参照経路を監視」「想定外の参照を遮断」です。さらに要件が厳しい場合は、時刻配布の通信を保護する仕組み(例:認証や暗号化を伴う方式)を検討することがあります。ただし、採用可否は機器対応や運用体制、監査要件によって変わるため、一般論で断定せず、要件と現実の運用負荷をセットで判断します。

ログを“改変しにくい形”で残す:遠隔保管と追記型の考え方

時刻改ざんが疑われる局面では、ローカルのログだけに依存すると説明が難しくなります。そこで、ログは複数経路で残します。典型は、端末から集約基盤へ転送し、転送先で保管ポリシー(改変防止、保管期間、アクセス制御)を適用する設計です。これにより、端末側の時刻やログが揺らいでも、別経路の根拠で相関しやすくなります。

| 手当て | 狙い | 効果が出やすい場面 |

|---|---|---|

| ログの遠隔転送・集中保管 | 端末単体改変への耐性 | 侵害疑い、内部不正、監査対応 |

| 追記型(append-only)やWORM相当の保管 | 後から書き換えにくい証跡 | 法務・対外説明、保全要件が強い場合 |

| アクセス制御と監査ログ | “誰が触ったか”を追える | 権限の広い運用を段階的に改善するとき |

二重記録:壁時計だけに頼らず、相関できる情報を増やす

壁時計(システム時刻)が揺らぐ前提に立つなら、別の軸を併記しておくと解析が楽になります。たとえば、ログに単調増加の情報(プロセス起動からの経過時間など)を併記したり、イベントを受け取った集約側の受信時刻を持たせたりすると、時系列が崩れても相関しやすくなります。ここは実装や製品によってできる範囲が違うため、既存システムに合わせて“できるところから”増やすのが現実的です。

個別案件で分かれるポイント(一般論の限界)

改ざん耐性の実装は、システム構成だけでなく、契約や監査要件、保管期間、権限運用、外部委託の範囲に強く依存します。たとえば、ログの保管場所をどこに置けるか、WORM相当の保管が必要か、時刻変更の権限分離をどこまで要求されるかは、業種や契約条件で変わります。

判断が割れる場合は、株式会社情報工学研究所への相談を前提に、現状の制約(止められない、移行コストを増やせない、監査がある)を踏まえた“落としどころ”を設計する方が、結果として収束が早くなります。相談導線:問い合わせフォーム / 電話:0120-838-831

次章では、こうした仕組みが本当に効いているかを確かめるために、検知の実務(スキュー閾値、時刻ジャンプ、相関崩れ、時刻源の逸脱)を具体的に整理します。

第8章:検知の実務(スキュー閾値、時刻ジャンプ、相関崩れ、時刻源の逸脱を拾う)

時刻の問題は「正しい設計にしたつもり」でも、現場では設定の混在や到達性の揺れ、運用変更で再発します。だからこそ、検知は“事故の発見”ではなく“早期にクールダウンさせる合図”として設計します。ポイントは、単体のログだけに頼らず、時刻源・同期状態・相関の崩れを複数の観点で拾うことです。

検知1:スキュー(ズレ)の閾値を決め、段階で扱う

ズレはゼロにできない前提で考えます。運用上は「小さなズレ」「要注意」「即対応」の段階に分け、段階ごとに取る行動を決めておくと、判断がぶれにくくなります。閾値は業務要件で変わるため、一般論で固定せず、認証・監査・分散系の許容範囲に合わせて設計します。

| 段階 | 狙い | 現場での行動の型 |

|---|---|---|

| 小さなズレ | 傾向を把握し再発芽を早期に拾う | 時刻源の到達性、参照先の変化、負荷の増減を確認 |

| 要注意 | 二次障害や認証障害の前に抑え込む | 同期状態の逸脱を特定し、参照経路の競合を減らす |

| 即対応 | 監査・可用性・整合性の崩れを早期に収束へ | 証跡確保、影響範囲固定、専門家相談の分岐 |

検知2:時刻ジャンプ(突然の大きな補正)をイベントとして扱う

“じわじわ”のズレと“突然のジャンプ”は、影響の出方が違います。ジャンプは、ログの順序やタイムアウト、証明書期限判定などに急激な影響が出やすく、短時間に障害が連鎖します。そこで、時刻ジャンプは「発生したこと自体」を検知対象にし、発生時刻、影響した範囲、同時に起きた構成変更(FW更新、ルーティング、仮想化基盤の設定変更など)と合わせて追えるようにします。

- OSの時刻変更イベントや同期デーモンの状態変化を収集し、ジャンプを検知する

- 仮想化基盤や管理基盤の変更履歴と突き合わせ、同時刻の変更を把握する

- “ジャンプが起きた端末の共通点”(セグメント、参照先、役割)を抽出する

検知3:相関崩れ(ログ間の整合性の乱れ)を“早期シグナル”にする

単体のログが綺麗でも、複数のログを突き合わせると整合が取れない、という形で時刻の問題が見つかることがあります。たとえば、アプリログとリバースプロキシのアクセスログ、認証基盤の監査ログ、EDR/SIEMの受信時刻が矛盾する場合です。これを「ログの品質問題」と片付けると、根本が時刻の揺れだったケースを取り逃がします。

そこで、相関崩れを定義しておきます。例としては「同一トランザクションIDが、別ログでは未来に見える」「受信時刻と発生時刻の差分が急に拡大する」「同一ユーザ操作の順序が逆転する」などです。こうした相関の乱れは、時刻源の逸脱やネットワーク到達性の揺れと同時に起きやすいため、組み合わせて見ると原因に近づけます。

検知4:時刻源の逸脱(参照先の変化、到達性の低下、品質の劣化)を拾う

時刻の真正性の核心は「どの時刻源を正とし、それを維持できているか」です。参照先が変わる、参照先に到達できない、参照先の品質が落ちる(揺れが大きい)といった状態は、ズレが顕在化する前の予兆になります。設計で参照経路を一本化していても、DNSやネットワーク変更、FWルールの更新で一部セグメントだけ参照先が変わることがあります。

| 予兆 | 見え方 | 次の一手 |

|---|---|---|

| 参照先が変わる | 同期先のIP/ホストが入れ替わる | 参照先固定、切替条件の明文化、変更履歴の確認 |

| 到達性が落ちる | 一部セグメントだけ同期が不安定 | FW/ルーティング/名前解決の影響範囲を切り分け |

| 品質が劣化する | 揺れが増え、補正が増える | 上流参照の健全性と冗長化の再点検 |

検知を“運用に落とす”ための最小セット

検知は、完璧な分析基盤を作ってから始める必要はありません。最小セットとしては、(1) 端末のスキュー監視、(2) 参照先と同期状態の監視、(3) 相関崩れのシグナル、の3点を揃えるだけでも効果が出ます。ここまで揃うと、現場は「いつ動くべきか」「どの範囲を見るべきか」を短時間で判断でき、無駄な作業が減ります。

一方で、検知の閾値やログの相関の設計は、業務要件・契約・監査基準・システム構成で最適解が変わります。一般論で決め切るより、株式会社情報工学研究所に相談し、現場の制約(止められない、移行コストを増やせない)に合わせて“収束しやすい運用”に寄せる方が安全です。相談導線:問い合わせフォーム / 電話:0120-838-831

次章では、実際に時刻が乱れた後に、データ整合性と監査説明を両立させながら回復する考え方(再タイムスタンプ、監査ログの補正、復旧判断の残し方)を整理します。

第9章:事故後の整合性回復(再タイムスタンプ、監査ログ補正、復旧判断の残し方)

時刻が乱れた後に難しいのは、設定を整えた“その先”です。ログの時系列が壊れたままでは、原因究明も再発防止も、社内外の説明も進みません。一方で、過去のタイムスタンプを都合よく作り直すように見える対応は、監査や法務の観点でリスクになります。ここでは「整合性を回復しつつ、説明できる根拠を残す」ための考え方を整理します。

まず“確定できる時点”を作る(収束の基準点)

最初に必要なのは、いつからいつまで時刻が信用できない可能性があるのか、範囲を確定することです。範囲が決まると、その期間のログやデータを“特別扱い”として整理でき、以降のログは通常運用の根拠として扱いやすくなります。このとき、根拠になるのは「時刻源の状態が安定した時点」「参照先が固定された時点」「同期状態が健全に戻った時点」などです。

レガシー環境ほど、厳密に確定できないことがあります。その場合でも、確定できる最小の基準点を作り、そこから前を“疑義あり”、後を“通常”として区切るだけで、説明が進めやすくなります。

ログの扱い:修正ではなく“注釈と相関”で整合を作る

事故後にやりたくなるのが、ログの並びを直したり、タイムスタンプを補正したりする作業です。しかし、原本を加工すると、後から「何を根拠に加工したのか」が争点になります。そこで、基本は“原本はそのまま保持し、別ファイルで注釈を付ける”運用に寄せます。

- 原本ログ:そのまま保管し、改変しない

- 分析用コピー:必要に応じて整形・抽出を行う(原本とは分離)

- 注釈:疑義期間、観測されたズレ、参照先、判断根拠を文章で残す

この運用により、技術的な解析を進めながらも、監査・法務の観点で“根拠が残る”状態を保ちやすくなります。

再タイムスタンプの考え方:壁時計だけでなく“受信時刻”や“単調増加”を使う

疑義期間のログを時系列で再構成したい場合、壁時計だけに頼ると難しくなります。そこで、ログ集約基盤の受信時刻や、各種システムの内部的な単調増加情報(リクエストID、連番、セッションの経過など)を補助軸にします。これにより、「壁時計は信用しにくいが、相対順序は追える」という状態を作れます。

| 補助軸 | 使いどころ | 注意点 |

|---|---|---|

| 集約側の受信時刻 | 相関と並び替えの基準 | 転送遅延があるため、厳密な発生時刻の代替ではない |

| 連番・トランザクションID | 同一処理の順序追跡 | システム横断での一意性を確認する |

| 経過時間(起動後秒など) | 単体ホスト内での相対順序 | 再起動境界で途切れるため、区切って扱う |

復旧判断を“文書で残す”ことが、後のコストを下げる

事故対応は、技術だけで終わりません。社内稟議、顧客報告、監査対応、再発防止計画が続きます。ここで効くのは、「その時点で何が分かっていて、何が分からなかったのか」「だから何を優先し、何を後回しにしたのか」を短い文書で残すことです。これは現場の負担に見えますが、後から同じ説明を繰り返す回数を減らし、関係者の認識を揃える効果があります。

この章の結論は、整合性回復は“ログを綺麗にする”作業ではなく、“根拠を揃えて説明を通す”作業だという点です。個別案件で求められる根拠の粒度は、監査・契約・業界要件で大きく変わります。迷う場合は、株式会社情報工学研究所に相談し、一般論の限界を越えた判断を支えてもらう方が安全です。相談導線:問い合わせフォーム / 電話:0120-838-831

次章では、ここまでを運用に落とし込み、再発しにくい形にする(ルール化・監査対応・継続支援)流れをまとめます。

第10章:運用に落とす(ルール化・監査対応・継続支援で“再発しない収束”へ)

時刻の真正性は、設定を整えただけでは維持できません。現場の変更(FW更新、ネットワーク改修、仮想化基盤の更新、運用手順の追加、委託範囲の変更)で、参照経路がいつの間にか増えたり、観測が薄くなったりします。そこで最後は、技術だけでなく運用と説明責任まで含めて“型”に落とし込み、再発しにくい状態へ寄せます。

ルール化:時刻は「基盤」であり「変更管理」の対象にする

時刻同期の参照先、冗長構成、切替条件、監視項目、閾値、エスカレーション先を、短いルールとして固定します。ポイントは、現場の負担を増やさず、最小変更で回る形にすることです。ルールが厚すぎると守られず、薄すぎると説明できません。運用現実に合う粒度が重要です。

- 正とする時刻源(参照先)と、参照経路(階層)を固定する

- 参照先が切り替わる条件と、切替が起きたときの記録方法を決める

- 時刻ジャンプ、スキュー逸脱、相関崩れを“運用イベント”として扱い、担当と初動を定義する

監査対応:原本保持+注釈+相関の三点セット

監査や対外説明が絡む場合、最終的に問われるのは「そのタイムスタンプは何を根拠に正しいと言えるのか」です。ここで効くのは、原本を保持し、分析用コピーで作業し、注釈で判断根拠を残す運用です。ログを“見やすく整える”ことより、“根拠が残る”ことを優先します。

| 残すもの | 内容 | 狙い |

|---|---|---|

| 原本ログ | 改変せず保管(必要ならハッシュも保持) | 証跡の信頼性を守る |

| 注釈メモ | 疑義期間、観測されたズレ、参照先、判断理由 | 説明責任を通しやすくする |

| 相関根拠 | 集約側受信時刻、連番、経過などの補助軸 | 時系列の再構成を支える |

再発防止:設計変更より先に“混在の解消”を狙う

レガシー環境では、いきなり新基盤へ移行するとトラブルや工数が増えがちです。そこで、最初の狙いは「混在の解消」です。時刻源が複数ある、同期主体が複数ある、監視が部分的、といった状態をほどき、一本化と観測性の確保で再発しにくくします。これなら最小変更で進めやすく、現場の安心感にもつながります。

BCPの観点:時刻は“復旧の土台”として扱う

災害や障害でバックアップから復旧する場面では、「いつの時点に戻すか」「どこまで整合が取れているか」を判断するために、時刻の根拠が必要になります。時刻が揺らいだ状態だと、復旧判断の前提が崩れ、現場の負担が増えます。BCPとしては、時刻基盤の冗長化、参照経路の一本化、監視と初動ルールをセットで用意しておくことが、復旧を早めます。

一般論の限界と、個別案件での最適解

ここまでの内容は、現場の迷走を減らし、状況を落ち着かせるための“型”として共通化できます。一方で、最終的な最適解は、契約条件、監査基準、委託範囲、保管ポリシー、システム構成(共有ストレージ、コンテナ、本番データ、分散DB)で大きく変わります。一般論だけで決め切ると、後から説明が苦しくなったり、最小変更のつもりが大きな改修になったりします。

具体的な案件・契約・システム構成で悩んだときは、株式会社情報工学研究所への相談・依頼を検討すると、現場の制約を踏まえた現実的な落としどころを作りやすくなります。相談導線:問い合わせフォーム / 電話:0120-838-831

“何を変え、何を変えないか”を最小変更で整理し、監査・復旧・運用の三点を同時に満たす設計へ寄せることで、結果として収束が早く、再発もしにくくなります。

現在のプログラム言語別:時刻・真正性まわりの注意点(実装で崩れやすい落とし穴)

時刻の真正性を守る設計があっても、アプリ実装が時刻の扱いを誤ると、障害の見え方が複雑になります。特に多言語混在の現場では、言語ごとの標準APIや慣習の差で、タイムゾーン、夏時間、単調増加時間、期限判定の扱いがバラつきやすいです。ここでは、現場で起きやすい落とし穴を言語別に整理します。

C / C++

- 32bit環境のtime_tや古いABIでは年数制約の影響が残ることがあるため、対象環境の型とビルド設定を確認する

- 壁時計(system clock)と単調増加(monotonic)の取り違えに注意し、タイムアウトやリトライには単調増加系を使う設計に寄せる

- 文字列パースの実装差(ロケール、タイムゾーン指定の解釈)で微妙な差が出やすいので、入出力はISO 8601(UTC)に寄せる

Java / Kotlin(JVM)

- 古いDate/Calendar系とjava.time系が混在すると、タイムゾーン扱いが揺れるため、可能ならjava.timeへ統一する

- System.currentTimeMillis(壁時計)とSystem.nanoTime(単調増加)の役割を分離し、期限判定とタイムアウトを混ぜない

- 分散環境では、サーバ間のズレにより期限境界で不具合が出やすいので、許容幅を設計として持つ(即時失敗にしない)

C# / .NET

- DateTimeのKind(Local/UTC/Unspecified)を曖昧にすると、保存・表示・比較でズレが出るため、UTCで統一し必要時のみ表示変換する

- DateTimeOffsetの利用で“オフセット付き時刻”を保持すると、相互運用のトラブルを減らしやすい

- タイムアウトや待機は単調増加相当の仕組みを使い、壁時計の補正の影響を受けないようにする

Python

- naive datetime(タイムゾーンなし)とaware datetime(タイムゾーンあり)が混在すると比較や保存で事故るため、扱いを統一する

- タイムアウトや計測はtime.monotonic系を使い、壁時計の補正に引きずられないようにする

- ログのタイムスタンプはUTCで出し、表示側(UIやレポート)でローカルへ変換する運用が混乱を減らす

JavaScript / Node.js

- Dateはローカルタイムゾーンや実行環境の設定に影響されるため、保存はUTC(ISO 8601)へ寄せる

- 期限判定や集計で境界(00:00跨ぎ、月末、夏時間)がバグの温床になりやすいので、境界条件のテストを厚くする

- 分散処理やキューの遅延を含む場合、受信時刻と発生時刻を分けて持ち、相関に使えるようにする

Go

- time.TimeはLocationを持つため、保存・比較・表示の方針(UTC固定、表示変換)を明確にする

- time.Nowの壁時計だけに依存せず、タイムアウトやバックオフは単調増加を前提にしたAPIを使う

- ログ相関のため、RFC3339(ISO 8601相当)での出力と、トレースID等の補助軸を併用すると解析が楽になる

Rust

- 標準のSystemTime(壁時計)とInstant(単調増加)を用途で分離し、タイムアウトや計測に壁時計を使わない

- 外部クレートでの日時処理は機能差があるため、入出力形式(UTC/RFC3339)とタイムゾーン扱いを先に決める

- エラー処理で時刻差分の負値(壁時計が戻る)を想定し、想定外で落ちないようにする

PHP

- サーバ設定(default timezone)に依存しやすいため、アプリ側でUTC基準を明確にし、表示のみ変換する

- 文字列パースが曖昧だと環境差でズレるため、ISO 8601/RFC3339に寄せる

- ジョブ実行や世代管理など時刻依存の処理は、タイムゾーン変更や夏時間の影響を受けにくい設計にする

Ruby

- Time/DateTime/ActiveSupportの扱いが混在しやすいため、保存形式とタイムゾーン方針を統一する

- 期限判定の境界(分単位、日跨ぎ、月末)で差が出やすいので、境界条件のテストを用意する

- ログ相関はUTC+相関IDを基本にし、表示側でローカルへ寄せる

Shell / バッチ(運用スクリプト)

- dateコマンドの出力形式やロケール差でパースが壊れやすいので、機械処理はISO 8601(UTC)へ寄せる

- 時刻に依存する削除・世代管理・再実行は、境界条件(時刻ジャンプ、夏時間、日跨ぎ)で事故りやすいので、保護策(dry-run相当、対象限定、ログ出力)を入れる

- “便利なワンライナー”が本番に残ると入口になるため、変更管理とレビューの対象にする

言語や実装は違っても、共通の筋は「保存はUTC」「表示は必要に応じて変換」「タイムアウトは単調増加」「相関できる補助軸を持つ」です。ここまでを設計と運用に落とせると、時刻の揺れが起きても影響範囲を抑え込みやすくなります。

ただし、どこまで厳密にするかは、監査要件、契約条件、委託範囲、システム構成で最適解が変わります。共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限や設定を動かす前に、株式会社情報工学研究所へ相談して設計を揃える方が早く収束しやすいです。相談導線:問い合わせフォーム / 電話:0120-838-831

- 公的時刻源と多重NTP/PTP冗長化構成によりシステムクロックの改ざん検知とログ真正性を確保します。

- 電子帳簿保存法やNISC対策基準に準拠した時刻改ざん防止プロセスで法的・監査リスクを低減します。

- 無電源・システム停止時にも手動運用・紙媒体保管を含む三重化BCP設計で継続的なデータ整合性を保障します。

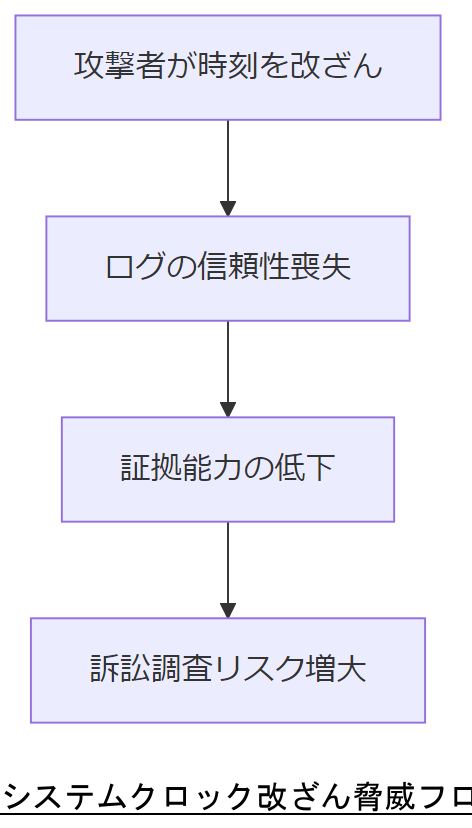

システムクロック改ざんの脅威

組織内のシステムクロックが改ざんされると、ログのタイムスタンプが不正確となり、障害調査やセキュリティ監査時に重要な証拠能力が失われます。出典:内閣サイバーセキュリティセンター『政府機関の情報セキュリティ対策のための統一基準(第3版)解説書』2023年

特に内部不正やランサムウェア攻撃では、攻撃者が時刻を操作し関連ログを削除・改ざんして痕跡を隠蔽する手口が報告されています。出典:内閣サイバーセキュリティセンター『サイバーセキュリティ関係法令 Q&A ハンドブック』令和5年

脅威事例一覧| 事例 | 概要 | 影響 |

|---|---|---|

| 内部不正 | 管理者権限者による時刻変更 | ログ解析不能、証拠能力喪失 |

| ランサムウェア攻撃 | 暗号化前後の時刻を操作 | 復旧手順の混乱、被害拡大 |

| 外部攻撃 | NTPサーバ攻撃による時刻ズレ | システム全体の時間同期不能 |

章で示したログ改ざんによるリスクを社内で説明する際は、「時刻同期の重要性」と「証拠保全の要件」を強調し、管理者権限の運用手順を見直すようご検討ください。

システム担当者は、時刻同期設定の監視体制を社内規定に明示し、定期的にズレを検知・報告する運用フローを整備してください。

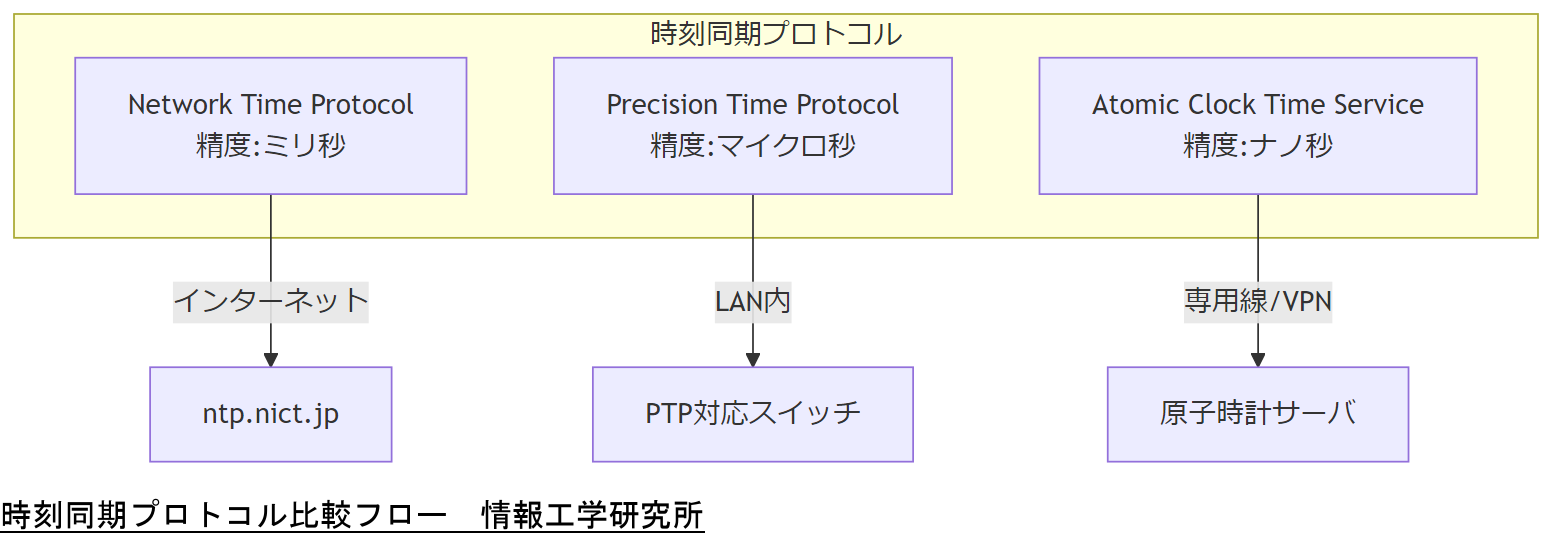

時刻同期の基礎(NTP・PTP・ACTS)

本章では、システム時刻を正確に保つ代表的なプロトコルであるNTP(Network Time Protocol)、PTP(Precision Time Protocol)、ACTS(Atomic Clock Time Service)の仕組みと採用時のポイントを解説します。これらを理解しないまま運用すると、想定外のズレでログ整合性が崩れる恐れがあります。

NTPの特徴と設定

- 概要:インターネット経由で時刻情報を取得する最も普及した方式です。NICT公開NTPサービスでは「ntp.nict.jp」へ同期します。

- 精度:ネットワーク遅延を補正して数ミリ秒〜数十ミリ秒の精度を実現します。

- 設定例:ntp.confで複数のNTPサーバを冗長指定し、リファレンスとするストラタム層を分散します。

PTPの用途と利点

- 用途:LAN内や産業制御など、局所的な高精度同期が必要な環境向けです。IEEE 1588準拠でマイクロ秒単位の精度が得られます。

- 構成:PTPマスター/スレーブ構成で直接リンクして時刻を伝搬。ネットワークスイッチのPTP対応が必須です。

- 導入ポイント:スイッチ・NICのハードウェアタイムスタンプ機能を利用し、OS設定とアプリ側の対応が必要です。

ACTS(原子時計サービス)の特徴

- 概要:NICTなどが運用する原子時計に直接アクセスする方式で、サブミリ秒〜ナノ秒精度を実現できます。

- 接続形態:専用線やVPN経由のTCP/UDPで時刻情報を取得し、業務系システムに組み込みます。

- 適用例:金融取引システムや電力グリッド監視など、最高精度が求められるミッションクリティカル環境。

各プロトコルの採用判断では、「運用コスト」「ネットワーク構成」「求める精度」の3点を比較し、管理者会議で合意を得るようご提案ください。

技術担当者は、導入前にPoC環境で複数プロトコルを比較し、実際のネットワーク負荷下で精度検証を実施すると運用後のトラブルを防げます。

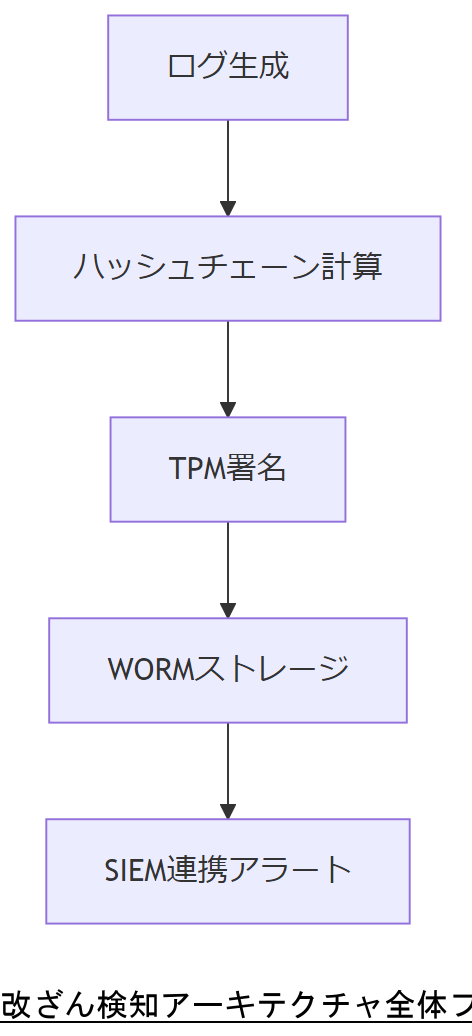

改ざん検知アーキテクチャ

改ざん検知アーキテクチャは、ログデータを連鎖的に結合するハッシュチェーンと、TPM(Trusted Platform Module)によるハードウェア署名を組み合わせ、改ざんをリアルタイムに検知する仕組みです。出典:内閣サイバーセキュリティセンター『統一基準群(令和5年度版)』第6部6.6.1(4)

ハッシュチェーンでは、各ログエントリに前回のエントリのハッシュ値を含めることで、一度でもデータが改ざんされると以降のすべてのハッシュ整合性が崩れ、改ざん箇所を正確に特定できます。出典:NIST SP 800-92『Guide to Computer Security Log Management』

TPMモジュールは、プラットフォーム固有の秘密鍵でログデータのハッシュに署名し、ソフトウェアからは取得困難なセキュア領域に鍵を格納することで、記録されたログの真正性と機密性を確保します。出典:NIST SP 1800-26『Data Integrity: Detecting and Responding to Ransomware and Other Threats』

SIEM(Security Information and Event Management)システムと連携させることで、ハッシュ不整合や署名失敗をトリガーに即時アラートを発行し、運用チームへ通知することで初動対応を迅速化します。出典:CISA TIC 3.0 Security Capabilities Catalog

さらに、ログ保管にはWORM(Write Once Read Many)ストレージを利用して書き込み後のデータ削除や上書きを防止し、法的証跡要件に対応します。出典:内閣サイバーセキュリティセンター『統一基準群(令和5年度版)』第7部7.1.4(1)

マイクロサービス環境では各コンテナやVMごとにエージェントを配備し、ログをエッジでハッシュ処理・署名後に中央SIEMへ転送することで、スケーラブルな検知を実現します。出典:CISA TIC 3.0 Traditional TIC Use Case

IoTデバイスなどリソース制約環境では、メモリ保護機能(ARM TrustZoneなど)を活用し、約4KBの実装で改ざん検知機能を維持する軽量アーキテクチャも検討可能です。出典:NECセキュリティ研究所報告2019年

ログの定期的な分析と変更管理(改ざん検知)体制を整備し、イベントログが無効化された場合は自動通知を行う運用フローも必須です。出典:重要インフラのサイバーセキュリティに係る安全基準等策定指針(NISC)

全てのログを機械的に自動分析し、ノイズ除去後に重要インシデントを検知する仕組みを導入することで、攻撃の前兆をより早期に発見できます。出典:CS2024 NISC『全ログ自動分析の推進』

時刻同期に問題が生じた場合、CISAガイダンスでは時刻乖離検知をSIEMに取り込んでアラートを発行する方法を推奨しています。出典:CISA『Time Guidance for Network Operators, CIOs, and CISOs』2023年

改ざん検知アーキテクチャを説明する際は、ハッシュチェーンとTPM署名の組み合わせ効果を、図解で社内に共有し、ご承認を得るようご準備ください。

技術担当者は、PoC 環境で各コンポーネント(ハッシュ、TPM、SIEM連携)を実装し、検知精度と運用負荷を評価してから本番導入してください。

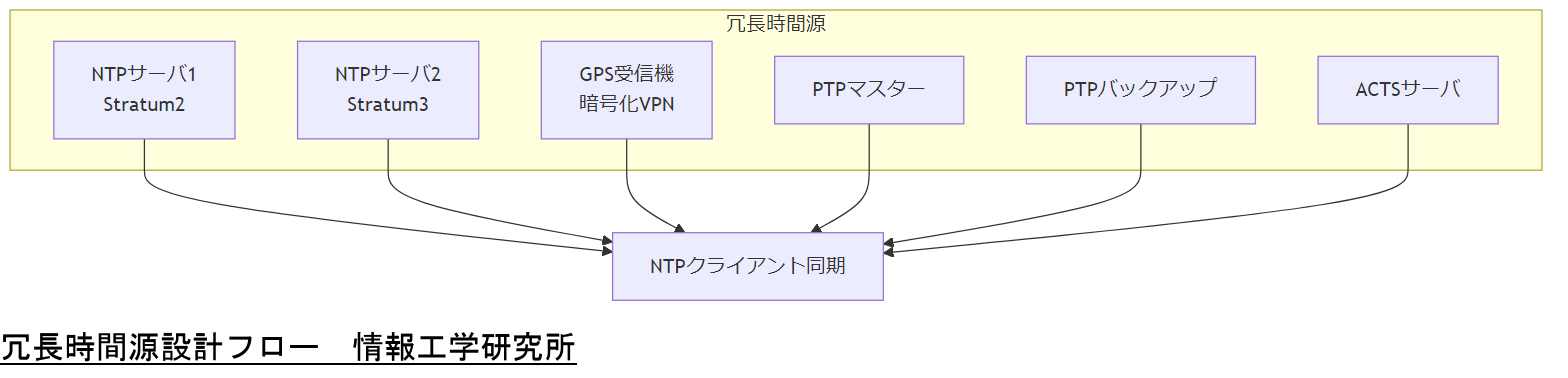

セキュア時間源の冗長設計

システムの信頼性向上には、単一障害点を排除する時間源の冗長化が不可欠です。

複数のNTPサーバ、GPS受信機、PTPマスター、およびACTSなど、異なるプロトコルと経路を組み合わせることで、一方の時間源が攻撃や障害に晒されても他方が正常に機能します。

CISAは、冗長かつ独立した時間源を用い、十分なホールドオーバーを確保することを推奨しています。

NIST SP 800-53でも、複製された同期サービスやデータの同期待ち合せを行うことで、分散環境でも統一性を保つことが重要とされています。

多重NTPサーバ構成

- 最低3台以上のNTPサーバをStratumレベル別に冗長化し、外部および内部参照ソースを混在させます。

- それぞれを地理的に分散配置し、ネットワーク障害時も相互補完を行います。

- 公開NTP(ntp.nict.jpなど)だけでなく、社内Shielded NTPを併用し、送信元IPフィルタでセキュリティを強化します。

GPS時間源のセキュリティ対策

- GPSアンテナをアンチジャミング・アンチスプーフィング対応品にし、信号偽装リスクを低減します。

- 内部でのGPS信号経路を暗号化トンネル(VPN)で保護し、中間者攻撃を防ぎます。

- 複数メーカーの受信機を併用し、ファームウェア脆弱性の一極依存を回避します。

PTP冗長設計

- PTPマスターとバックアップを別スイッチに配置し、ネットワーク分断を想定したパス冗長化を行います。

- スイッチやNICのハードウェアタイムスタンプ機能を必須とし、ソフトウェアフォールバックを組み込みます。

- PTPフォワーダー(boundary clock)を活用し、大規模環境でも階層的同期を実現します。

時間源冗長化の方針を共有する際は、複数プロトコル混在と物理・論理分散配置のメリットを図示し、管理責任範囲を明確にしてください。

技術担当者は、設計段階で全リソースの冗長構成をチェックリスト化し、障害シミュレーションを実施することで「想定外の単一障害」を防止してください。

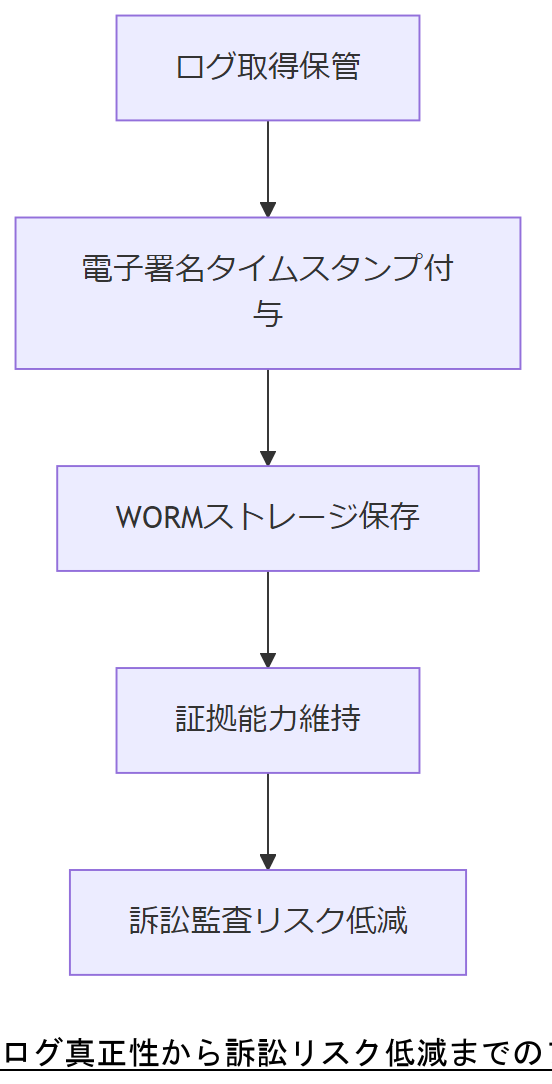

ログの真正性と訴訟リスク

ログデータの真正性(Authenticity)と否認不能性(Non-Repudiation)は、法的証拠としての有効性を維持するうえで不可欠です。政府機関の統一基準では、電子署名・タイムスタンプ機能をログに付与し、WORMストレージで保存することを求めています。

また、電子帳簿保存法では「電磁的記録の保存要件」として、真実性・可視性・検索性を確保する義務が課されており、要件を満たさないと税務調査時に保存義務違反となるリスクがあります。

主な法令・ガイドラインと真正性要件| 法令/ガイドライン | 真正性要件 |

|---|---|

| 情報セキュリティ統一技術基準(NISC) | 電子署名・タイムスタンプの付与と監査ログの監視機能 |

| 電子帳簿保存法(国税庁) | 真実性・可視性・検索性の担保、事前承認不要の要件 |

| e-文書法(e-Gov) | 電子文書の真正性確認措置(電子署名等)の実施 |

ログ真正性の維持には、「電子署名/タイムスタンプ」「WORM保存」「検索機能」の3点セットが必要であることを、法令要件と合わせてご説明ください。

技術担当者は、ログ取得システムの設計時に必ずタイムスタンプと電子署名処理を組み込み、定期的に要件適合性をチェックする運用を確立してください。

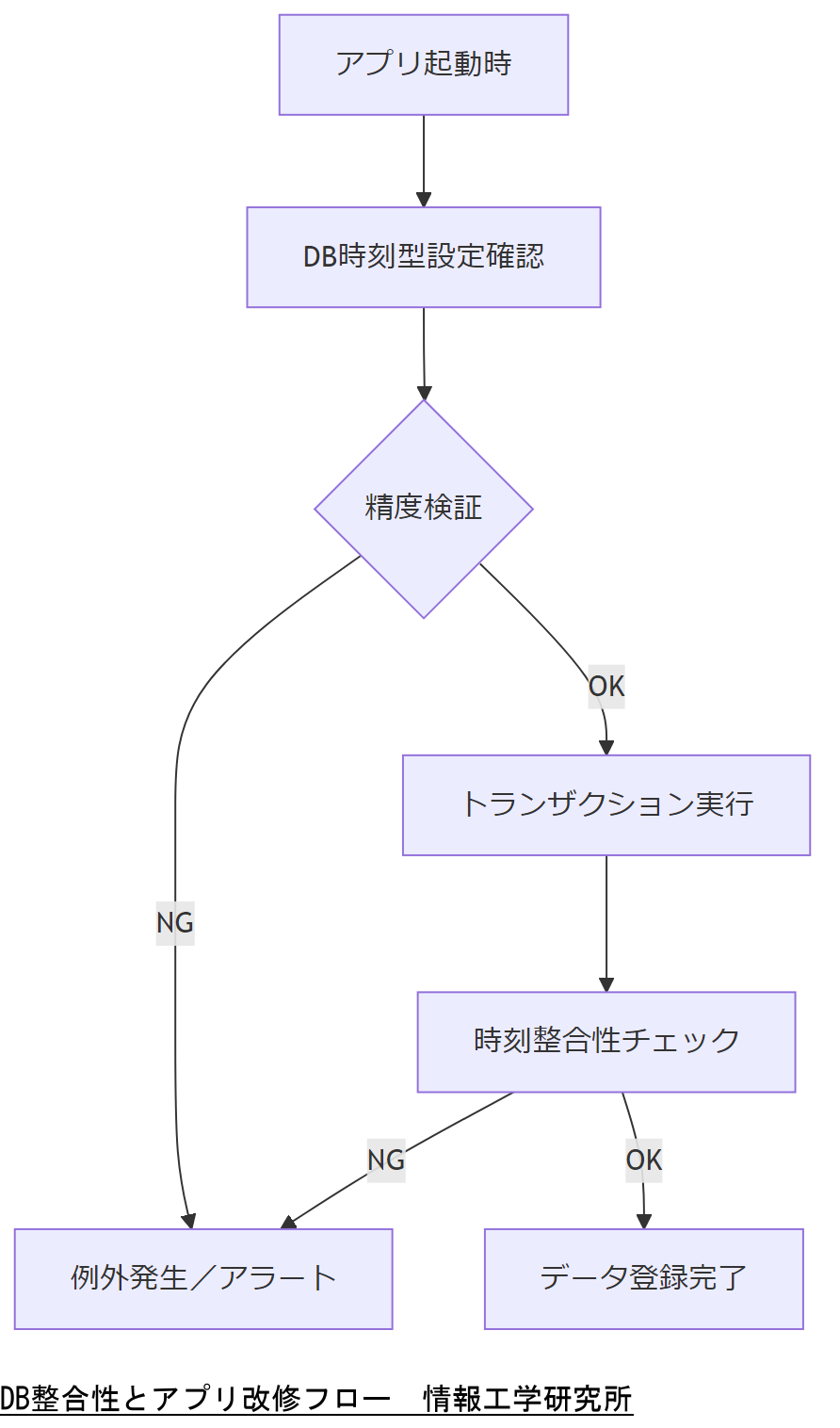

データベース整合性とアプリ改修

ログや取引データの時刻情報をデータベース内で真正に保持するためには、タイムスタンプカラムの精度をミリ秒またはマイクロ秒単位まで設定し、一貫性を維持することが重要です。IPAのガイドブックでは、データ品質の一貫性(Consistency)が「複数のデータ間に矛盾がなく整合性が取れている状態」と定義され、時刻情報もこの一貫性に含まれると明示されています。

具体的には、MySQLであればDATETIME(6)型、PostgreSQLであればTIMESTAMP WITH TIME ZONE(3)型などを使用し、アプリケーション側でタイムゾーンと同期プロトコルを常に検証するロジックを組み込む必要があります。【想定】として、INSERT/UPDATE時に時刻の前後関係や重複をチェックし、不整合検出時には例外を発生させる改修を行うことを推奨します。

データベース整合性維持のための主な改修項目| 改修項目 | 概要 | 目的 |

|---|---|---|

| 高精度タイムスタンプ型定義 | DATETIME(6)/TIMESTAMP(3)などを利用 | ミリ秒精度でのログ記録 |

| 前後関係チェック機能 | アプリ層で時刻整合性を検証 | 不整合時に例外発生 |

| 自動同期状態検証 | 定期的にシステム時刻とDB時刻を比較 | 時刻ズレの早期検出 |

| 厳格なタイムゾーン管理 | 全システムで統一タイムゾーンを使用 | 異環境間の不整合防止 |

データベースのタイムスタンプ型とアプリケーション側の前後関係チェックが、整合性維持の要であることを強調し、開発チームへ改修計画の承認を得てください。

実装前にステージング環境で複数のテストケースを実施し、「時刻ズレ」「重複」「タイムゾーン不一致」が漏れなく検出できることを確認したうえで本番リリースしてください。

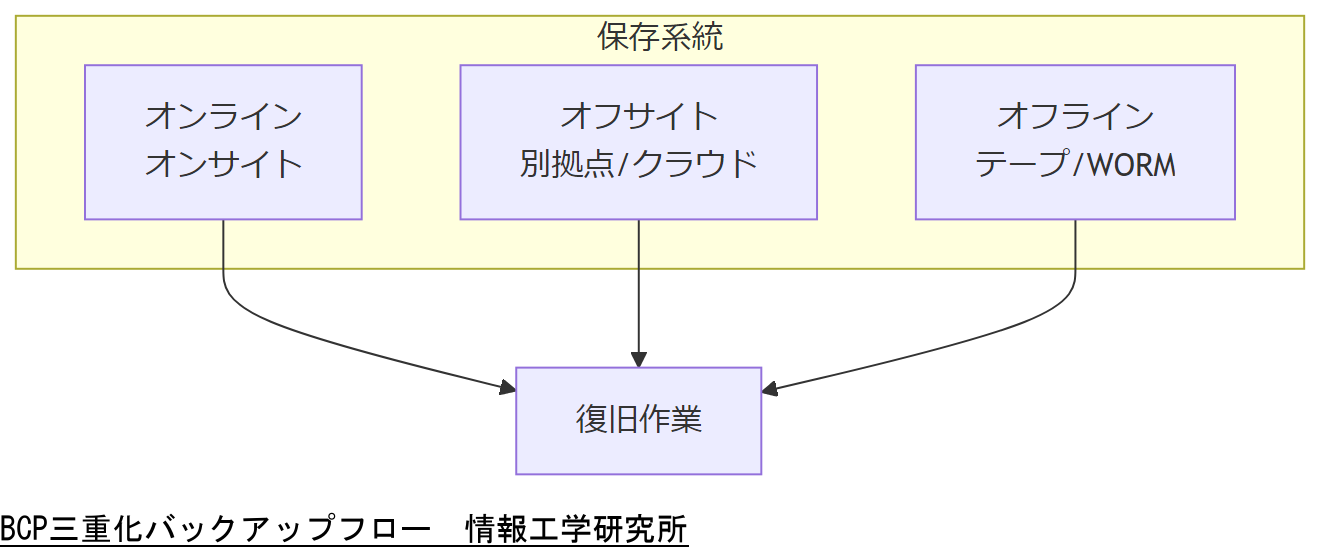

BCP:3重化保存の原則

事業継続計画(BCP)の保存戦略では、データを オンライン保存(オンサイト)、オフサイト保存、オフライン保存 の3系統に分散させる「三重化」が基本とされています。日本の事業継続ガイドラインでも、各拠点で被災した場合に備え、地理的・論理的に分離した複数のバックアップを確保することが求められています。

オンライン保存は、通常運用中のストレージにリアルタイムで書き込む方式で、迅速なアクセスが可能です。オフサイト保存は、別拠点やクラウド上にレプリケートし、地震や火災など同時被災を回避します。オフライン保存はテープや紙媒体などを書き込み専用(WORM)で保管し、ランサムウェアなど論理的改ざんリスクを排除します。

三重化バックアップ保存方式の概要| 保存方式 | 特徴 | 想定インシデント |

|---|---|---|

| オンライン(オンサイト) | 常時アクセス可能、同期バックアップ | 単一サーバ障害、ディスク故障 |

| オフサイト | 別拠点/クラウドへの遠隔レプリケーション | 施設被災、広域災害 |

| オフライン | テープ・紙媒体・WORMストレージ | ランサムウェア・論理的改ざん |

三重化保存の各方式は、「即時復旧」「別拠点復旧」「改ざん耐性」の役割分担を明確にし、災害想定ごとに保管場所と復旧手順を定義するようご提案ください。

技術担当者は、バックアップ系統ごとに復旧手順をドキュメント化し、定期的にリハーサルを行うことで、実際の災害時に手順漏れや手戻りを防止してください。

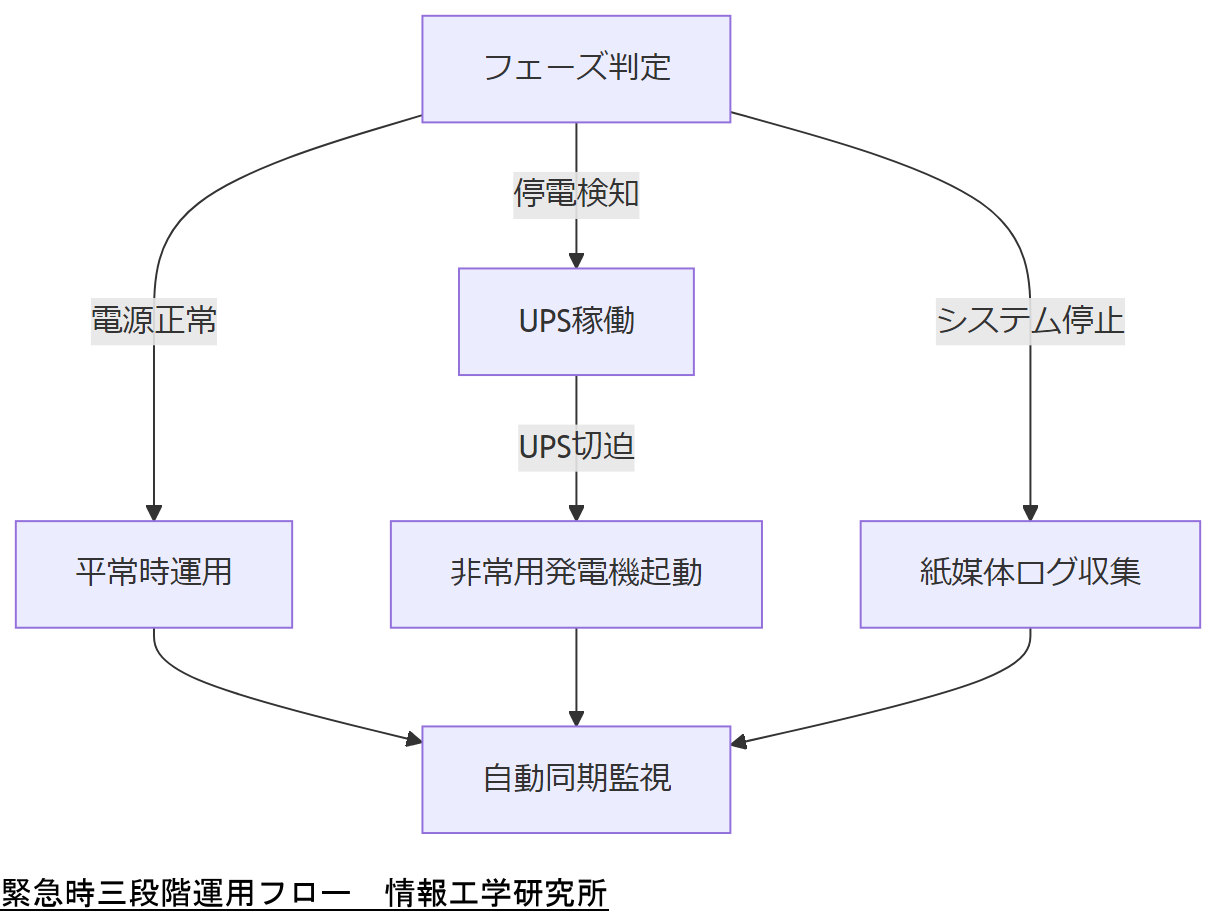

緊急時/無電化時/停止時運用

BCPでは、平常時運用だけでなく、無電化時(停電)やシステム完全停止時の対応手順を事前に定めることが必須です。事業継続ガイドラインでは、停電時におけるUPSや自家発電装置の活用例と、非電源環境下での手動運用を組み合わせた3段階運用を推奨しています。

まず平常時は多重化された電源と自動同期で運用し、システムの整合性を常時モニタします。続いて、停電発生時には無停電電源装置(UPS)で重要システムを一定時間稼働させ、必要に応じて非常用発電機へ切替えます。ガイドラインでは、UPSの必要容量と稼働時間を事前に試算し、重要度に応じた優先順位を定めるよう指示されています。

もしUPS・発電機とも機能しない完全停止時には、紙媒体やポータブルストレージによるログ収集を実施します。地方公共団体BCP指針では、ポータブル発電機+UPSを併用し、衛星電話やポータブルバッテリー経由で最低限の通信機能を維持する手法が紹介されています。

3段階運用フローの概要| フェーズ | 主な対応 | 参考資料 |

|---|---|---|

| 平常時運用 | 多重電源+自動同期監視 | BCPガイドライン(防災情報) |

| 停電発生時 | UPS→非常用発電機に自動切換え | 情報システム運用継続計画ガイドライン |

| 完全停止時 | 紙媒体・ポータブルストレージ手動収集 | 地方公共団体BCP策定ガイドライン |

厚生労働省手引きでは、停電時のUPS設置数や発電機の容量、設置場所の条件について詳細に例示しており、定期的な試運転と保守点検を義務付けています。

計画運用責任者は、各フェーズでの役割分担を明確化し、システム停止後の早期再起動フローを策定します。内閣府ガイドラインでは、情報システム部門が技術的対応を、業務部門が紙ログ集約と手動処理を担うモデルが紹介されています。

中小企業BCP指針では、定期訓練でUPS切断・発電機起動・紙ログ演習を実施し、手順の属人化を防ぐよう記載されています。

各運用フェーズごとの実施手順と責任範囲を一覧化し、停電訓練や発電機試運転のスケジュールを周知するようご検討ください。

技術担当者は、UPSと発電機の稼働試験結果を記録し、訓練後の手順改善点を必ずレビュー会議で共有して、手順の精度向上を図ってください。

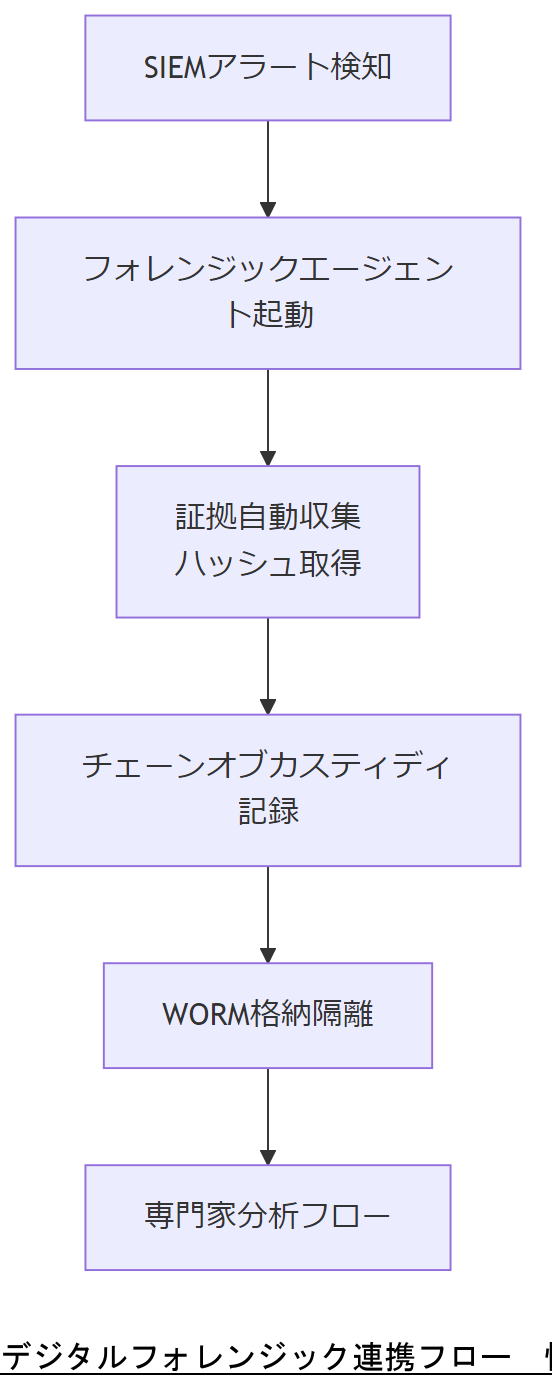

デジタルフォレンジック連携

インシデント発生時の迅速かつ正確な原因究明には、デジタルフォレンジック(電子証拠)の収集・保全・解析体制が不可欠です。NIST SP 800-86では、ログやイメージファイルの信頼性維持のためにチェーン・オブ・カスティディ(証拠保全記録)の厳格な管理を求めています。

具体的には、ログ収集エージェントで取得した証拠ファイルのハッシュ値を取得し、タイムスタンプとともに保存することで、後続解析時の改ざんを防止します。CISAフォレンジック推奨手順では、取得メディアの取り扱い履歴を詳細に記録し、物理的・論理的な証拠保全を行うことが明記されています。

また、内閣サイバーセキュリティセンターのガイドラインでは、証拠保全したログやディスクイメージをWORMストレージに格納し、アクセス制御ログを記録することで真正性を担保する運用を定義しています。

フォレンジック解析プラットフォームとSIEMの連携では、不審イベント検知後に自動的にフォレンジックワークフローを起動し、専用ストレージへ証拠を隔離保存します。CISAのChain of Custodyガイドでは、この自動化により初動対応の遅れを最小化できるとしています。

さらに、法務省のデジタルフォレンジック研修報告書では、検察や捜査機関との協働体制構築が重要であるとされ、社内での定期的な演習や外部専門家招へいを通じて分析スキルを底上げすることを推奨しています。

フォレンジック連携運用イメージ| ステップ | 内容 | 関連ガイドライン |

|---|---|---|

| 証拠収集自動化 | SIEM検知 → エージェントによるログ/イメージ収集 | NIST SP 800-92 |

| チェーン・オブ・カスティディ記録 | ハッシュ・タイムスタンプ・操作履歴保全 | CISA Forensics RP |

| 隔離保存 | WORMストレージへの登録とアクセス制限 | NISC 統一基準 |

| 専門家分析 | 社内/外部研修を経た分析者による調査 | NISC CS2024 |

デジタルフォレンジック体制を説明する際は、「証拠自動化収集」「真偽保全」「専門家分析」の3点を柱に、運用フローと責任者を明確化してご承認ください。

技術担当者は、定期的にフォレンジック演習を実施し、エージェントやプラットフォームの動作確認と、解析レポート作成手順の精度を維持してください。

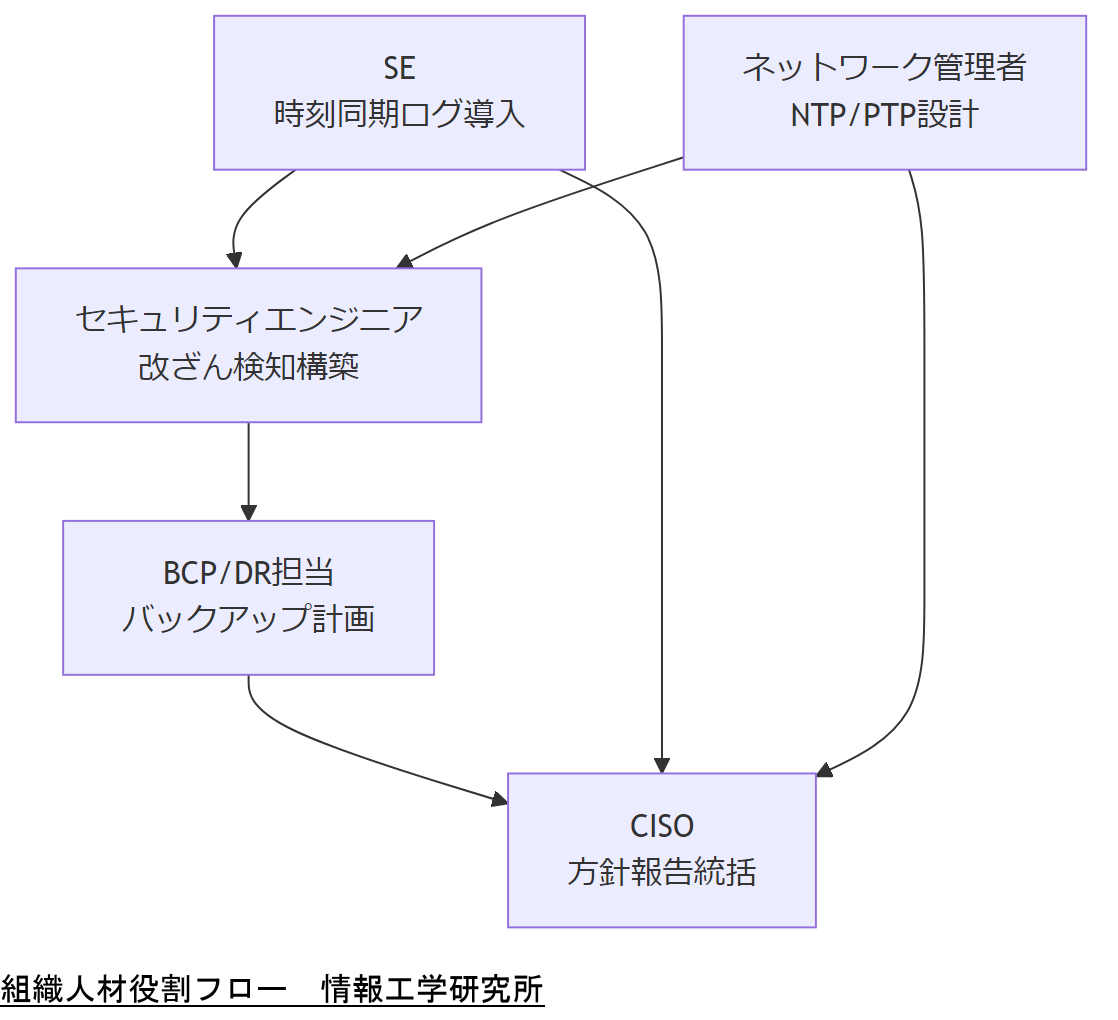

組織・人材:SEからCISOまで

本章では、システム時刻改ざん対策を支える組織体制と必要な人材像について解説します。内閣サイバーセキュリティセンターやIPAが示す役割分担と資格要件をベースに、SE(システムエンジニア)からCISO(最高情報セキュリティ責任者)までを明確に配置します。出典:内閣サイバーセキュリティセンター『統一基準群(令和5年度版)』第4部4.2.1(役割分担)

主要役割と役割概要

| 役割 | 担当業務 | 必要資格・スキル |

|---|---|---|

| システムエンジニア(SE) | 時刻同期設定、ログ収集エージェント導入・保守 | 基本情報技術者、Linux/Windows管理経験 |

| ネットワーク管理者 | NTP/PTP/ACTSプロトコル設計・運用 | ネットワークスペシャリスト、CCNA相当 |

| セキュリティエンジニア | 改ざん検知アーキテクチャ構築、SIEM連携 | 情報処理安全確保支援士(RISS)、CISSP推奨 |

| BCP/DR担当 | バックアップ設計、無電化時運用計画策定 | BCPコーディネーター、ISO22301実務経験 |

| CISO(最高情報セキュリティ責任者) | 全体統括、経営層報告、コンプライアンス遵守 | 情報処理安全確保支援士、上級管理者経験 |

出典:IPA『情報処理安全確保支援士制度概要』2024年

各役割の担当範囲と必要資格を明確化し、役割ごとの責任範囲を経営会議資料にまとめて承認を得るようご準備ください。

人事・技術両面で育成計画を策定し、特に情報処理安全確保支援士などの国家資格取得支援を継続的に行うことで、組織力を強化してください。

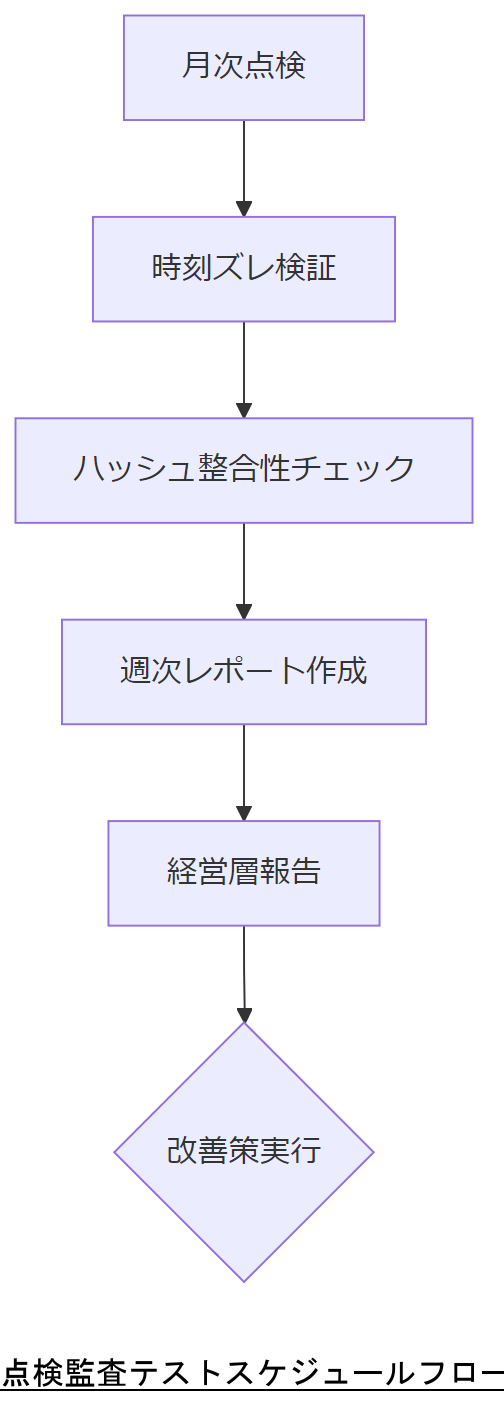

点検・監査・ペネトレーションテスト

時刻同期と改ざん検知機構の有効性を維持するには、定期的な点検・監査、およびペネトレーションテストが欠かせません。本章では、NISC統一基準とIPAガイドラインに基づく実施項目と頻度、外部専門家活用のポイントを解説します。

定期点検の実施項目

- 時刻ズレ検証:各サーバ・デバイスの時刻乖離を月次で集計し、許容範囲内か確認します。

- ハッシュ整合性チェック:ハッシュチェーンの連続性を週次で検証し、異常があればアラート発行します。

- WORMストレージ確認:書き込み保護状態とアクセスログ保全状況を四半期ごとに監査します。

監査体制と報告

- 内部監査:運用チームが自己点検リストに基づき半年ごとにレビューし、改善計画を策定します。

- 外部監査:CISA承認の第三者機関を年次で招聘し、プロセス適合性を評価・報告します。

- コンプライアンス報告:監査結果を経営層へ報告書にまとめ、リスク対応状況を明示します。

ペネトレーションテストの活用

- 対象範囲:NTP/PTPポート、SIEM連携API、ログ保管インターフェースなど。

- テスト頻度:半期ごとに実施し、脆弱性の再発防止策を運用手順に組み込みます。

- 担当:情報処理安全確保支援士資格者と外部セキュリティ企業の共同チームで実施。

| 項目 | 頻度 | 実施主体 |

|---|---|---|

| 時刻ズレ検証 | 月次 | システム部 |

| ハッシュ整合性チェック | 週次 | セキュリティチーム |

| 内部監査 | 半年毎 | 内部監査部門 |

| 外部監査 | 年次 | 第三者機関 |

| ペネトレーションテスト | 半期毎 | 外部セキュリティ企業 |

点検・監査・ペネトレーションテストのスケジュールと担当を明示し、結果報告のフォーマットを統一するようご提案ください。

技術担当者は、チェック結果の傾向分析を行い、定期的に手順をブラッシュアップしてリスク低減効果を継続的に高めてください。

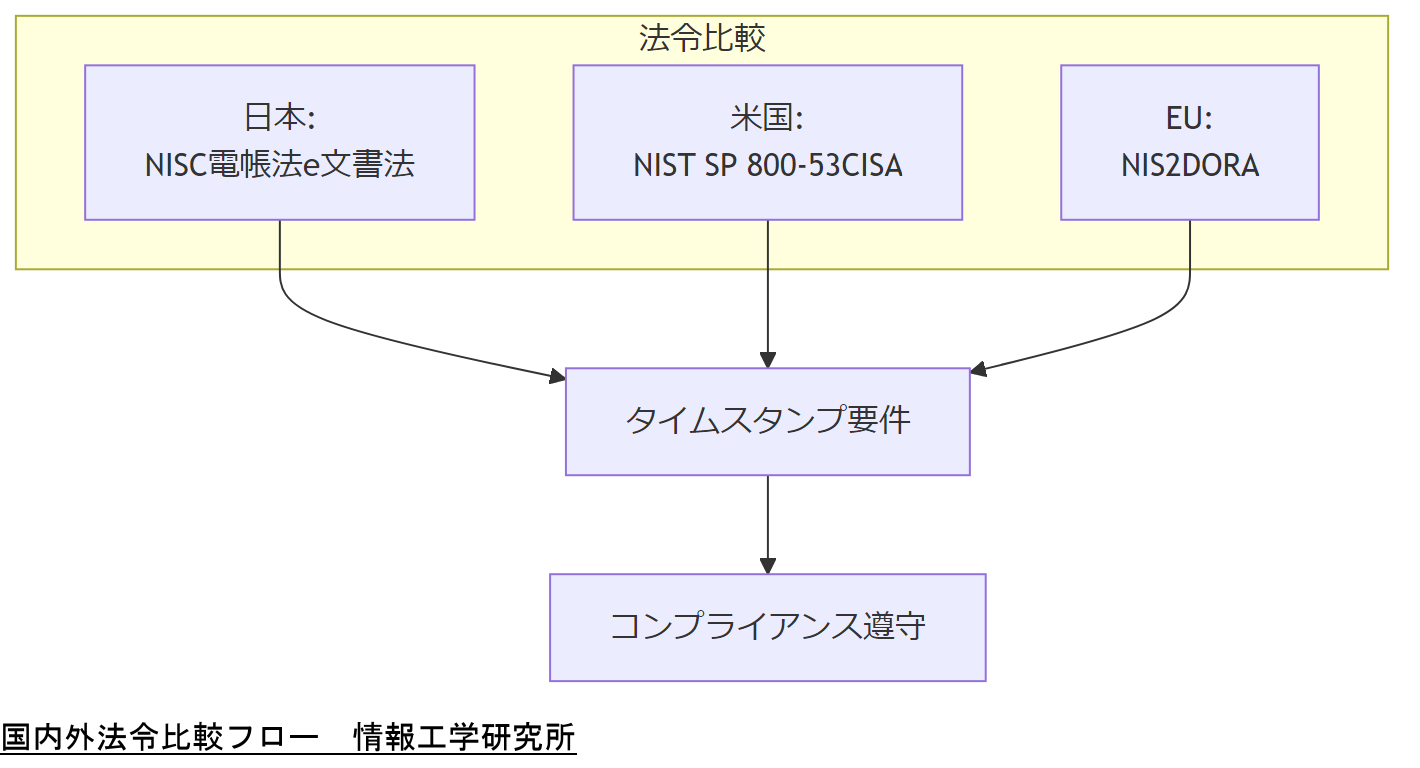

国内外法令・政府方針の動向

本章では、日本・米国・EUの主要法令および政府方針を比較し、時刻情報真正性確保の要件がどのように進化しているかを解説します。法令順守を怠ると、罰則や事業停止など重大なリスクを招きます。

日本の法令・ガイドライン

- 情報セキュリティ統一技術基準(NISC):監査ログに対して電子署名・タイムスタンプ付与を義務付けています。

- 電子帳簿保存法(国税庁):電磁的記録の真実性・可視性・検索性を担保し、改ざん検知機能を求めます。

- e‐文書法(e-Gov):電子文書の真正性確認措置を実施し、タイムスタンプの要件を定めています。

米国の法令・ガイダンス

- NIST SP 800-53:制御の一環として時刻サービス(AC-8)を明記し、冗長化と監視を要求。

- CISA Time Guidance:独立した時間源を複数用意し、ホールドオーバー性能を検証することを推奨。

EUの指令・規制

- NIS2指令:主要インフラ事業者へ厳格なログ管理と監査要件を課し、タイムスタンプ保全を明示。

- DORA(Digital Operational Resilience Act):金融機関に対し、時刻同期とログ保全の要件を詳細に規定。

日本・米国・EUの要件比較を一覧化し、自社の現状とギャップを明確に示して役員承認を得るようご準備ください。

技術担当者は、各法域での要件を定期的にレビューし、国内外の拠点や子会社にも同一基準を適用する運用体制を構築してください。

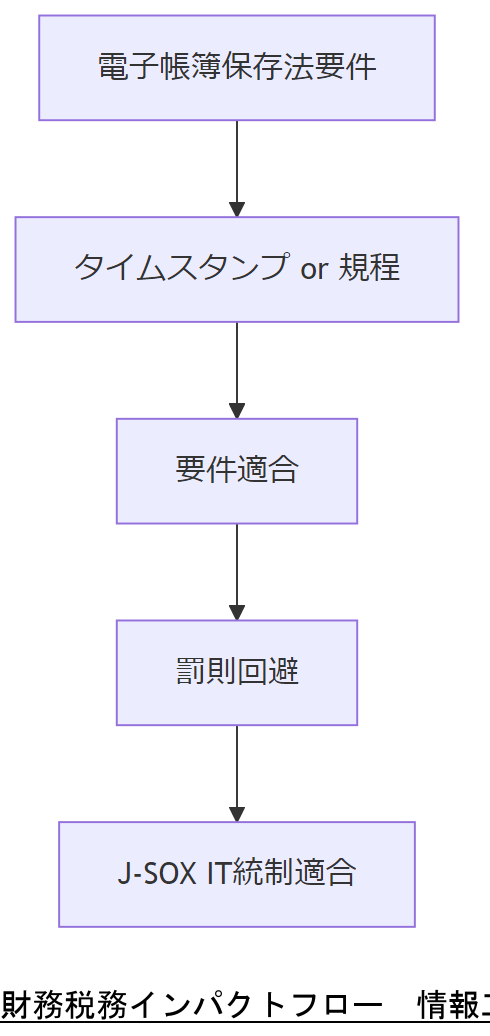

財務・税務インパクト

システムクロック改ざん対策は、単なる技術投資ではなく、財務・税務コンプライアンスの要件を満たすためにも不可欠です。電子帳簿保存法では、電磁的記録の保存に際し「真正性」「可視性」「検索性」の担保が義務付けられており、要件未達の場合は税務調査で保存義務違反となり罰則の対象となります。

具体的には、電子取引データについては取引発生後2ヶ月以内に認定タイムスタンプを付与するか、または改ざん防止の事務処理規程を整備・運用する必要があります。要件を選択せずに運用すると、追徴課税や過少申告加算税のリスクが高まるため注意が必要です。

電子帳簿保存法における要件選択肢とリスク| 要件選択肢 | 主な内容 | 未達リスク |

|---|---|---|

| 認定タイムスタンプ付与 | 取引データ受領後2ヶ月以内の付与 | 保存義務違反、追徴課税 |

| 事務処理規程の整備・運用 | 改ざん防止手順の定義・実施 | 運用不備で過少申告加算税 |

| 改ざん防止システム利用 | WORMストレージ/ロック機能 | 要件未達なら指摘・改善命令 |

| 書面正本の保存 | 電子データ補完用の紙保存 | 検索性不備でペナルティ |

また、財務報告の観点では内部統制報告制度(J-SOX)においても、IT統制として時刻同期管理が求められています。時刻ズレが大きいとログ監査証跡に穴が生じ、制度適合性を損ねるため、監査法人から指摘を受ける可能性があります。出典:金融庁『内部統制報告制度ハンドブック』2023年

財務・税務リスクを低減するため、電子帳簿保存法の要件選択肢とJ-SOX IT統制要件を一覧化し、経理・監査チームで承認を得るようご準備ください。

経理・システム担当者は、認定タイムスタンプ付与/事務処理規程/改ざん防止システムのいずれかを選択・実装し、要件適合状況を定期的にレビューして継続的に管理してください。

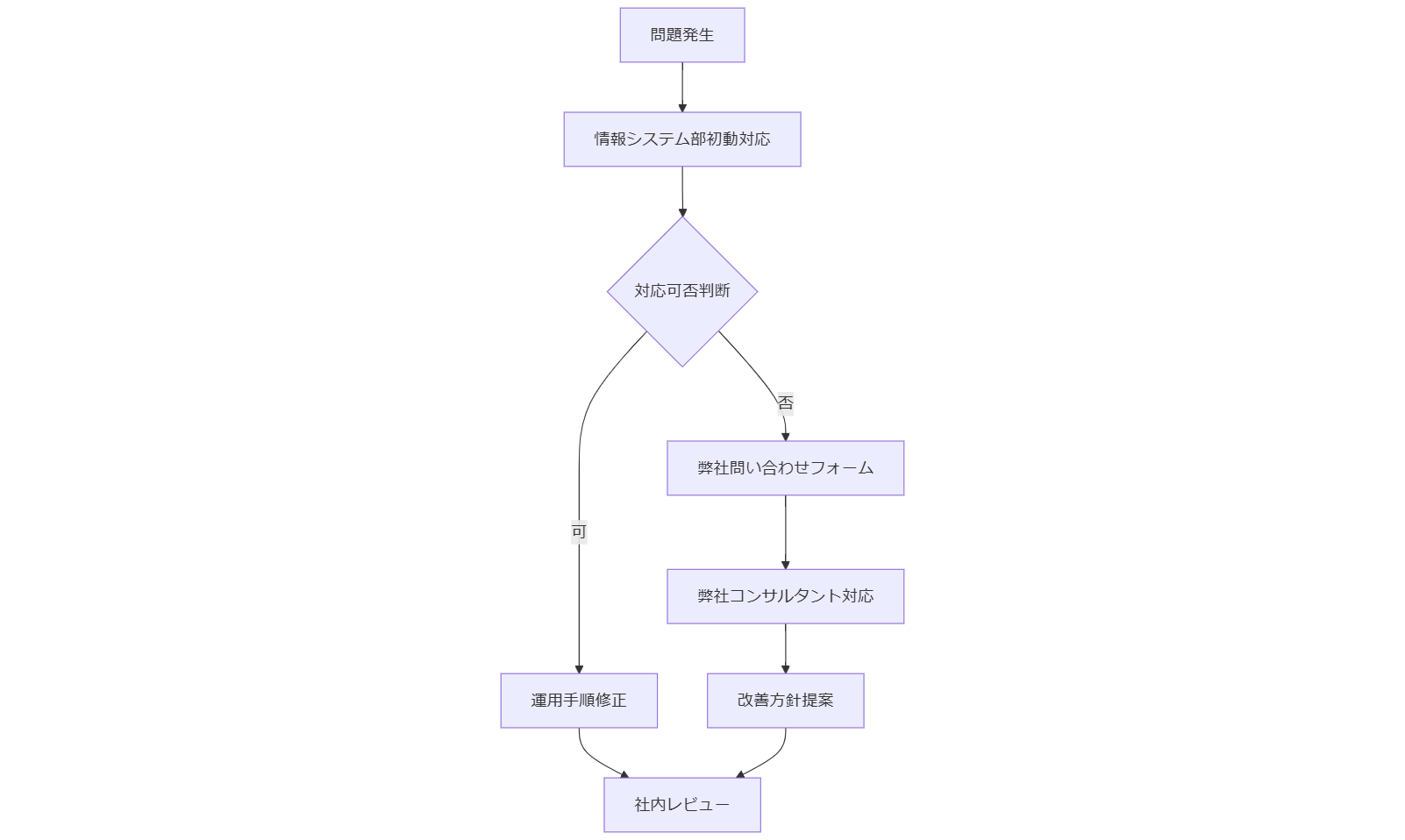

関係者と注意点/エスカレーション

システムクロック改ざん対策では、複数の部門・外部専門家との連携体制が重要です。ここでは主要な関係者と注意点、および問題発生時の情報工学研究所(弊社)へのエスカレーションフローを示します。

主要関係者と役割

| 関係者 | 担当フェーズ | 注意点 |

|---|---|---|

| CIO | 方針策定・予算承認 | 投資対効果を明確化し、全社合意を得る |

| CISO | 設計監査・コンプライアンス | ガイドライン準拠チェックと定期レビュー |

| 情報システム部 | 実装・運用 | 設定変更はテスト環境で検証後、本番反映 |

| 経理・税務部門 | 法令対応・保存監査 | 要件選択肢の運用手順を定期的に確認 |

| 外部監査法人 | 年次監査 | 証跡保全状況を報告書で明示 |

エスカレーションフロー

技術的問題や法令適合の不安が生じた場合は、以下のフローで弊社へご相談ください。

関係者ごとの役割とエスカレーション手順を明文化し、トライアルケースを用いて社内周知訓練を実施することを推奨します。

技術担当者は、トラブルの初動対応とエスカレーション判断基準を社内Wikiに整備し、定期的に更新・訓練を行うことで運用品質を維持してください。

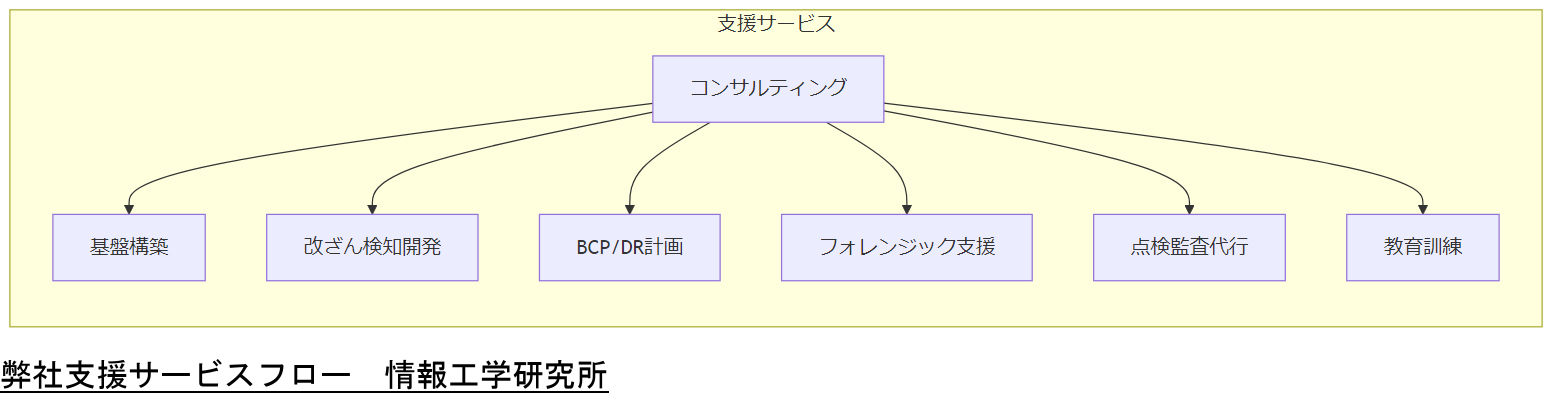

情報工学研究所が提供する支援

情報工学研究所(弊社)は、以下の支援サービスを通じてシステムクロック改ざん対策を包括的にサポートいたします。

- コンサルティング:現状分析から要件定義、設計レビューまでトータル支援

- 時刻同期基盤構築:NTP/PTP/ACTS導入、GPSアンチジャミング設計

- 改ざん検知システム開発:ハッシュチェーン・TPM・SIEM連携構築

- BCP・DR計画策定:三重化保存設計、無電化時運用マニュアル作成

- フォレンジック支援:証拠保全設計、チェーン・オブ・カスティディ運用定着

- 定期点検・監査代行:内部監査・外部監査対応、レポート作成支援

- 教育・訓練:技術者向けハンズオン講習、経営層向けワークショップ

弊社支援サービスの全体像を把握し、導入範囲とスケジュールを経営層へご提案いただく際にご活用ください。

導入後は、定期的なレビュー会議に弊社コンサルタントが同席し、運用改善や最新要件への対応を継続的にサポートいたします。

おまけの章:重要キーワード・関連キーワードマトリクス

本章では、本記事の理解を深めるための重要キーワードと関連キーワードを一覧で整理します。各用語の簡易説明を併記し、社内での用語統一や教育資料作成にご活用ください。

重要キーワード・関連キーワード一覧| カテゴリ | キーワード | 説明 |

|---|---|---|

| 時刻同期 | UTCトレーサビリティ | 協定世界時(UTC)に基づく時刻保証の仕組み |

| 検知技術 | ハッシュチェーン | 連続するログをハッシュで連結し一貫性を検証 |

| 証拠保全 | チェーン・オブ・カスティディ | 証拠の取得・保管履歴を記録する手法 |

| 法令対応 | 電子帳簿保存法 | 電磁的記録の保存要件を定める国税庁法令 |

| 法令対応 | 情報セキュリティ統一技術基準 | NISC が策定する政府機関向けセキュリティ基準 |

| BCP | 三重化バックアップ | オンライン・オフサイト・オフライン保存の3系統 |

| 運用 | ホールドオーバー | 時間源喪失時の内部クロック保持期間 |

| 技術 | TPM署名 | ハードウェアモジュールによるデータ署名技術 |

| 規制 | NIS2指令 | EU におけるインフラ事業者のセキュリティ指令 |

| 規制 | DORA | 金融機関向けデジタル運用レジリエンス規制 |

重要キーワードを社内用語集として導入し、共有研修資料へ反映することで、全社的な理解統一を図ってください。

技術担当者は、キーワードの定義と運用ルールをWiki等にまとめ、定期的に見直し・更新することで、組織内のナレッジギャップを解消してください。

はじめに

システムクロックの重要性とその脆弱性を理解する システムクロックは、コンピュータやネットワークが正確に機能するための基盤となる要素です。時刻情報は、データの整合性やトランザクションの順序を確保するために不可欠です。しかし、システムクロックは外部からの攻撃や内部の不正アクセスによって改ざんされる危険性があります。このような改ざんが発生すると、データの信頼性が損なわれ、企業の業務運営や意思決定に重大な影響を及ぼす可能性があります。 また、システムクロックの脆弱性は、特に分散システムやクラウド環境において顕著になります。これらの環境では、複数のシステムが連携して動作するため、正確な時刻情報がなければ、データの整合性が保たれません。そのため、システムクロックの改ざん対策は、企業にとって重要な課題となっています。 このブログでは、システムクロックの改ざんに対する具体的な対策や、時刻情報の真正性を確保するための方法について詳しく探求していきます。信頼性の高いデータ管理を実現するために、ぜひご一緒に考えていきましょう。

時刻情報の改ざんがもたらすリスクと影響

時刻情報の改ざんは、企業の運営に深刻な影響を及ぼす可能性があります。まず、データの整合性が損なわれることが挙げられます。例えば、トランザクションのタイムスタンプが不正に変更されると、取引の順序が不明確になり、データの信頼性が低下します。この結果、誤った情報に基づいた意思決定が行われるリスクが高まります。 さらに、システムの監査やコンプライアンスの観点からも問題が生じます。多くの業界では、正確な時刻情報が求められる規制が存在します。これに違反すると、法的な制裁や企業の信頼性の低下を招く恐れがあります。また、サイバー攻撃により時刻情報が改ざんされた場合、攻撃者がシステムの動作を隠蔽するために利用することも考えられます。 加えて、システムの運用においても、時間のずれが原因でエラーや障害が発生することがあります。特に、リアルタイムデータ処理を行うシステムでは、時刻情報の信頼性が不可欠です。これらのリスクを軽減するためには、時刻情報の改ざんに対する対策を講じることが重要です。次の章では、具体的な事例を通じて、改ざんの影響をさらに詳しく見ていきましょう。

正真正銘の時刻情報を確保するための技術と手法

正真正銘の時刻情報を確保するためには、いくつかの技術と手法が存在します。まず、ネットワークタイムプロトコル(NTP)を利用することが重要です。NTPは、インターネットを介して正確な時刻を提供するプロトコルであり、サーバーからの時刻情報を受信し、システムクロックを自動的に調整します。これにより、複数のシステム間での時刻の同期が可能となり、データの整合性を保つことができます。 次に、時間の信頼性を高めるために、ハードウェアベースのタイムスタンプ技術も有効です。これにより、時刻情報が改ざんされるリスクを軽減できます。例えば、GPSや原子時計を利用したシステムは、高精度の時刻情報を提供し、外部からの攻撃に対しても強固な防御を持っています。 また、ブロックチェーン技術の活用も注目されています。ブロックチェーンは、分散型の台帳技術であり、各トランザクションにタイムスタンプを付与することで、改ざんが極めて困難な環境を提供します。この特性により、企業は透明性の高いデータ管理を実現できます。 さらに、時刻情報の監査を行うことも重要です。定期的にシステムの時刻設定を確認し、不正な変更がないかをチェックすることで、早期に問題を発見し、対処することができます。これらの技術と手法を組み合わせることで、正真正銘の時刻情報を確保し、データの整合性を維持することが可能です。次の章では、これらの対策を具体的に実施する方法について考察します。

データ整合性を維持するためのベストプラクティス

データ整合性を維持するためには、いくつかのベストプラクティスを導入することが重要です。まず、システム全体での時刻同期を確実に行うことが求められます。NTPサーバーを利用して、全てのデバイスが正確な時刻を参照できるように設定することが基本です。これにより、データの記録やトランザクションが一貫した時間軸で行われるため、データの整合性が保たれます。 次に、アクセス制御を強化することも重要です。システムの設定や時刻情報に対する不正アクセスを防ぐために、厳格な権限管理を実施します。特に、管理者権限を持つユーザーに対しては、必要最低限のアクセス権を付与し、定期的な監査を行うことで、不正行為を未然に防ぐことができます。 さらに、異常検知システムを導入することも効果的です。時刻情報やデータの変更履歴を監視し、通常とは異なる動作があった場合にアラートを発する仕組みを構築することで、早期に問題を発見し、対処することが可能です。これにより、データ整合性の維持だけでなく、企業全体のセキュリティも向上します。 最後に、定期的なバックアップを行うことが不可欠です。データが改ざんされた場合でも、バックアップからの復元が可能であれば、業務への影響を最小限に抑えることができます。これらのベストプラクティスを実践することで、データの整合性を高め、信頼性のあるシステム運用を実現することができます。次の章では、具体的な解決方法について詳しく見ていきます。

システムクロック改ざん対策の実装例と成功事例

システムクロックの改ざん対策を実装した企業の成功事例として、ある金融機関の取り組みを挙げることができます。この機関では、取引の正確性を確保するために、NTPサーバーを内部に設置し、全ての端末がこのサーバーを参照するように設定しました。これにより、全てのシステムが同一の時刻情報を持つことが可能となり、トランザクションの整合性が大幅に向上しました。 さらに、リアルタイムでの異常検知システムを導入することで、時刻情報の不正な変更を即座に検知できる体制を整えました。このシステムは、通常の動作と異なるパターンを学習し、異常が発生した際には自動的に警告を発信します。この取り組みにより、過去に発生した改ざん事件を未然に防ぐことができました。 また、定期的な監査を実施し、システムの時刻設定やアクセスログを確認することで、セキュリティの強化にも取り組んでいます。これらの施策を通じて、金融機関は顧客の信頼を得ることに成功し、業務運営の安定性も向上しました。このような実装例は、他の企業にとっても参考になるでしょう。次の章では、これらの対策を実施する際の具体的な手順について考察します。

今後の展望と技術革新がもたらす可能性

今後のシステムクロック改ざん対策において、技術革新は重要な役割を果たすと考えられます。特に、人工知能(AI)や機械学習(ML)技術の進展により、異常検知や予測分析がより高度化されるでしょう。これにより、リアルタイムでの時刻情報の監視が可能となり、改ざんの兆候を早期に発見することが期待されます。 また、分散型台帳技術であるブロックチェーンのさらなる発展も重要です。ブロックチェーンは、改ざんが極めて困難なデータ管理手法として注目されており、時刻情報の信頼性を高める手段としての可能性があります。企業は、ブロックチェーンを活用することで、透明性のあるデータ管理を実現し、システム全体の信頼性を向上させることができるでしょう。 さらに、量子コンピューティングの進化も見逃せません。量子コンピュータは、従来のコンピュータでは解決が難しい問題を迅速に処理できるため、セキュリティ面でも新たなアプローチが期待されます。これにより、システムクロックのセキュリティが一層強化され、改ざんリスクが低減する可能性があります。 これらの技術革新は、企業がシステムクロックの改ざん対策を強化し、データ整合性を維持するための新たな道を開くでしょう。未来の技術を取り入れ、信頼性の高いシステム運用を実現するために、企業は積極的にこれらの技術に目を向け、導入を検討していくことが求められます。

システムクロックの保護がもたらす信頼性の向上

システムクロックの保護は、企業にとって不可欠な要素であり、データの整合性と信頼性を確保するための基盤となります。時刻情報の改ざんを防ぐためには、NTPを活用した時刻同期や、ハードウェアベースのタイムスタンプ技術、さらにはブロックチェーン技術の導入が有効です。これらの対策を実施することで、企業はデータの信頼性を高め、業務運営の安定性を向上させることができます。 また、異常検知システムや定期的な監査を通じて、リスクを早期に発見し、対処する体制を整えることも重要です。これにより、企業は信頼性の高いデータ管理を実現し、顧客の信頼を得ることができます。今後は、AIや機械学習、量子コンピューティングなどの新技術を取り入れることで、さらなるセキュリティ強化が期待されます。システムクロックの保護を通じて、企業は持続可能な成長を目指すことができるでしょう。

さらなる情報を求める読者へのアクションを促す

システムクロックの改ざん対策についての理解を深め、実践に移すための第一歩を踏み出してみませんか?当社では、データの整合性を確保するための具体的な手法や最新の技術について、より詳しい情報を提供しています。ぜひ、専門家によるセミナーやウェビナーに参加し、実践的な知識を身につけることをお勧めします。 また、個別相談も承っておりますので、貴社のニーズに合った最適な対策を一緒に考えていきましょう。信頼性の高いデータ管理を実現するために、今こそ行動を起こす時です。あなたの企業が安心して運営できる環境を整えるために、ぜひ私たちにご相談ください。

改ざん対策の実施における留意点と注意事項

システムクロックの改ざん対策を実施する際には、いくつかの留意点があります。まず、技術的な対策だけでなく、組織全体の意識向上も重要です。従業員に対する教育やトレーニングを行い、時刻情報の重要性や不正アクセスのリスクについて理解を深めてもらうことが必要です。これにより、日常的な業務の中での注意喚起が行われ、リスクを未然に防ぐ効果が期待できます。 また、技術の導入にあたっては、システム間の互換性や統合性を考慮することも大切です。新たな技術を導入する際には、既存のシステムとの連携がスムーズに行えるかを確認し、必要な調整を行うことが求められます。特に、NTPサーバーや異常検知システムの導入に際しては、全ての端末が適切に設定されているかを確認することが重要です。 さらに、定期的な監査や評価を実施し、システムの状態を把握することも忘れてはいけません。時刻情報の整合性を維持するためには、継続的なチェックが不可欠です。これにより、問題が発生した際には迅速に対応できる体制が整います。これらの注意点を踏まえて、しっかりとした対策を講じることが、信頼性の高いシステム運用を実現する鍵となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。