改ざんEXIFでも「事件時刻の根拠」を崩さずに特定する

原本は触らず、複製で検証。時刻の根拠を複数列に並べて、確度を上げていきます。

・撮影日時の整合性ずれ(約32%)

・タイムゾーンやDST混在(約18%)

・編集アプリによる再保存痕跡(約14%)

# 原本保全(まずはコピーで) sha256sum 原本.jpg cp -p 原本.jpg 作業用.jpg # 主要メタ情報(グループ付きで一気見) exiftool -a -G1 -s 作業用.jpg | head -n 60

[A] 撮影時刻が怪しい(EXIFの整合性を見る) exiftool -time:all -a -G1 -s 作業用.jpg exiftool -api validate -warning -error 作業用.jpg [B] 編集・再保存の痕跡がありそう(Software / XMP / サムネ) exiftool -Software -History -XMP:all -a -G1 -s 作業用.jpg exiftool -ThumbnailImage -JpgFromRaw -a -G1 -s 作業用.jpg [C] タイムゾーン混在が疑わしい(UTCとローカルの差を確認) exiftool -DateTimeOriginal -CreateDate -ModifyDate -OffsetTime* -GPSDateStamp -GPSTimeStamp -a -G1 -s 作業用.jpg [D] 他の写真や連番で詰めたい(同一カメラの前後関係) exiftool -FileName -DateTimeOriginal -CreateDate -SubSecTimeOriginal -SerialNumber -LensSerialNumber -a -G1 -s *.jpg | head -n 80

# 原本が変更されていないか(ハッシュと更新時刻) sha256sum 原本.jpg stat 原本.jpg # 作業ログ用(コマンド履歴・出力を残す) ( date; uname -a; exiftool -ver ) | tee 作業ログ.txt

- 原本を開いて保存してしまい、改ざんの有無が判断しづらくなる

- タイムゾーンの扱いが混ざり、事件時刻の主張がブレる

- アプリの自動補正でメタ情報が書き換わり、根拠列が消える

- 監査・法的要件に合わず、証拠性の説明コストが増える

・UTCとローカルの差が説明できないで迷ったら。

・編集アプリの再保存痕跡が消せないで迷ったら。

・GPS時刻とEXIF時刻が食い違って迷ったら。

・同一端末の前後写真が揃わず比較できないで迷ったら。

・チェーンオブカストディの記録方法で迷ったら。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

・提出先に「改ざんの可能性」をどう説明するかで迷ったら。

情報工学研究所へ無料相談すると、状況に合わせた「根拠の残し方」と「最小変更」の進め方が整理しやすくなります。

もくじ

- 「撮影日時がズレてる」それ、現場では“仕様”じゃなくて“事故”なんですよね

- EXIFはどこまで信用できる?(DateTimeOriginal / ModifyDate / GPS / MakerNoteの地雷)

- 改ざんの典型パターン:一括リネーム/一括編集/タイムゾーン変更/アプリ自動補正

- まずは再現性を確保する:ファイル複製・ハッシュ・読み取り専用・ログ採取

- メタ情報の矛盾検出:同一端末の連番・秒単位の揺らぎ・サムネイル生成時刻のズレ

- “外部ソース”で裏取りする:ファイルシステム時刻(MACB)とクラウド/メッセージの痕跡

- カメラ内部時計のズレを推定する:連続撮影の差分からオフセットを求める

- イベント時刻の確度を上げる:複数写真の交差検証と「最小矛盾」モデル

- 使える結論だけ残す:証拠性(説明可能性)とレポート形式(第三者が追跡できる形)

- 帰結:改ざんEXIF“そのもの”ではなく、矛盾の整合で事件時刻を特定する

【注意】 本記事は一般的な技術情報の提供を目的としており、個別案件の事実認定・法的評価・証拠性の保証を行うものではありません。写真メタ情報(EXIF等)の改ざん疑いがある場合、誤った操作で痕跡が上書きされることがあります。具体的な案件・契約・システム構成・保全手順で迷ったら、株式会社情報工学研究所のような専門事業者への相談をご検討ください。

第1章 「撮影日時がズレてる」それ、現場では“仕様”じゃなくて“事故”なんですよね

「撮影日時が変です」「事件当日のはずが、前日になっています」。写真の時刻ズレは、現場のエンジニアにとって“あるある”なのに、いざ説明しようとすると急に難しくなります。上司や関係者は「EXIFに書いてある時刻が正しいんでしょ?」と考えがちですが、実務ではそう単純ではありません。

ここでまず押さえるべき事実は、EXIFの日時情報は、原理的に「編集が容易」だという点です。EXIFはファイル内部に格納されたメタデータであり、暗号署名や改ざん検出が標準で付く仕組みではありません(特殊なワークフローや専用機器を除けば、一般の写真運用では“改ざん耐性”を期待できません)。そのため、時刻がズレている場合に必要なのは「信じる/信じない」ではなく、ダメージコントロールとして“どこまで確からしい時刻を再構成できるか”という考え方です。

読者の頭の中では、こんな独り言が起きやすいはずです。

「これ、誰がいつ直したんだろう……。いや、直したつもりがなくても、アプリが勝手に補正した可能性もあるよな」

このモヤモヤは自然です。写真は、スマホ・カメラ・PC・クラウド・メッセージアプリなど、複数の経路を通るたびに“時刻の根拠”が増えたり、逆に失われたりします。さらに、タイムゾーン、夏時間(DST)、端末の時計ズレ、バックアップ復元、ファイルコピー方式など、時刻を壊す要因が多すぎます。

本記事のゴールは、EXIF単体で断定するのではなく、矛盾の少ないタイムラインとして「事件時刻」を特定する手順を、エンジニアが再現可能な形で整理することです。つまり、結論ありきの断定ではなく、追跡できる根拠を積み上げて「この範囲が最も整合する」と示す。これが“腹落ち”する到達点です。

まとめ: EXIFの時刻ズレは珍しくありません。重要なのは「EXIFを信用するか」ではなく、「改ざん・自動補正・時計ズレを含む現実を前提に、整合性の高い事件時刻を再構成する」ことです。

第2章 EXIFはどこまで信用できる?(DateTimeOriginal / ModifyDate / GPS / MakerNoteの地雷)

まず、写真のメタ情報には“層”があります。多くの人が「EXIF=撮影日時」と思いがちですが、実際には複数の場所に日時があり、さらに意味が違います。ここを整理しないと、以後の検証が全部ブレます。

主要な日時タグ(代表例)

- DateTimeOriginal:一般に「撮影日時」として扱われやすい(ただし編集可能)

- DateTimeDigitized:デジタイズ日時(機器やソフトにより扱いが揺れる)

- ModifyDate(EXIF内):画像編集・保存処理で更新されることがある

- OffsetTimeOriginal等:タイムゾーンオフセット(対応機器・保存形式に依存)

重要な事実として、EXIFの日時は文字列として格納されることが多く、ツールで容易に書き換え可能です。よって「書いてあるから正しい」とは言えません。一方で「信用ゼロ」でもありません。ポイントは、他の痕跡と突き合わせて矛盾の有無を見ることです。

GPS情報の扱い

GPSも強い証拠のように見えますが、これもメタデータ層の一部であり、編集は可能です。また、GPSは端末設定(位置情報OFF)、屋内・地下、撮影アプリ、プライバシー保護機能、SNS投稿時の自動削除などの影響を受け、存在しないことも普通にあります。つまり、GPSが無い=不正ではなく、GPSがある=真実でもありません。

MakerNoteの地雷

MakerNoteはメーカー独自領域で、機器ごとの内部情報が入ることがありますが、仕様は公開されていない/解釈がツール依存になりがちです。ここは「見えたらラッキー」程度に扱い、MakerNoteだけで断定しない姿勢が現実的です。

層を分けて考えるための表

| 層 | 例 | 強み | 弱み(注意点) |

|---|---|---|---|

| ファイル内部メタ | EXIF / XMP / IPTC | 内容が豊富(撮影情報・機器情報など) | 編集しやすい。コピーや保存で変化し得る |

| ファイルシステム | 作成/更新/変更/アクセス時刻(OS依存) | 運用ログと結び付けやすい | コピー方式・バックアップ復元・設定で変化する |

| 外部痕跡 | クラウドアップロード時刻、送受信ログ等 | 第三の根拠になりやすい | 取得権限・保持期間・欠落の可能性 |

ここまでの結論はシンプルです。EXIFは「単体で真偽判定する情報」ではなく、「矛盾検出と整合性評価の材料」です。以降の章では、改ざん・自動補正・コピーの現実を織り込んで、矛盾の少ない事件時刻に収束させる手順を組み立てます。

まとめ: DateTimeOriginal等は有用だが編集可能。GPSやMakerNoteも“決め手”ではない。層(EXIF/ファイル時刻/外部痕跡)を分け、矛盾と整合で判断するのが現実的です。

第3章 改ざんの典型パターン:一括リネーム/一括編集/タイムゾーン変更/アプリ自動補正

「改ざん」という言葉は強いですが、実務では“悪意ある改ざん”だけでなく、善意の編集や自動処理が結果として証拠性を壊すことが頻発します。ここを区別して説明できると、関係者との議論が過熱しにくくなります(空気を落ち着かせる、という意味でも重要です)。

パターン1:一括編集ツールで日時を揃える

写真整理の流れで、EXIF日時をまとめて修正するツールやアプリを使うことがあります。たとえば「旅行の写真の時差を直す」「古いカメラの時計ズレを一括補正する」といった用途です。この操作は、結果としてDateTimeOriginal等が整って見える一方で、本来のズレの痕跡(推定に使える情報)が消えることがあります。

パターン2:ファイルコピー/バックアップ復元で“ファイル時刻”が変わる

ファイルシステムの時刻は、コピー方法や復元手段で変化します。たとえば、単純コピーで「作成日時」がコピー時刻になるケース、バックアップ復元で“復元した時刻”が前に出るケースなどがあり得ます。つまり、ファイルの作成/更新時刻は有力な補助情報になり得る一方で、操作履歴の影響を強く受ける点に注意が必要です。

パターン3:タイムゾーン変更・端末時計ズレ

スマホの時刻は、手動設定・ネットワーク時刻同期・海外移動・機内モードなどの影響を受けます。EXIF日時にタイムゾーン情報が含まれない(または欠落する)場合、同じ「2025:12:25 10:00:00」でも実際のUTCは特定できないことがあります。逆に、OffsetTimeOriginal等があっても、アプリの書き出しで落ちることもあります。

パターン4:アプリやSNSの“自動補正”・“メタ削除”

共有アプリやSNSは、プライバシー保護や容量削減の目的でメタデータを削除・再エンコードすることがあります。これにより、EXIFが部分的に消えたり、サムネイルや圧縮パラメータが変わったりします。ここで重要なのは、メタが消えても即「改ざん」とは言えない、しかしオリジナルとの同一性は別問題だ、という線引きです。

この章のポイントを、実務で使える形に落とします。

- 「悪意の改ざん」だけでなく「善意の編集」や「自動処理」が原因になり得る

- EXIFとファイル時刻は、どちらも“操作”で変化し得る(だからこそ矛盾を見る)

- タイムゾーンと端末時計ズレは、事件時刻推定の最大の落とし穴になりやすい

次章では、これらの揺らぎがある前提で、証拠性を落とさずに検証できるよう、保全と再現性の作法を整理します。ここが“歯止め”になります。

まとめ: 改ざん疑いの多くは「一括編集」「コピー/復元」「タイムゾーン」「自動補正」で説明できる場合があります。断定より先に、どのパターンが当てはまるかを整理するのが、正確な時刻推定への近道です。

第4章 まずは再現性を確保する:ファイル複製・ハッシュ・読み取り専用・ログ採取

事件時刻の特定に踏み込む前に、最初にやるべきことがあります。これは技術的には地味ですが、後から議論が荒れたときに「そこ、再現できるんですか?」と言われないための防波堤です。要するに、検証の再現性と説明可能性を先に固めるということです。

原則:オリジナルを直接いじらない

写真ファイルは、閲覧しただけでもサムネイル生成・アクセス時刻更新など、環境によっては痕跡が動く可能性があります(設定やOSにより差はあります)。そこで原則として、解析はコピーで行い、オリジナルは保全します。業務では、保全媒体(書き込み防止、または論理的に変更を防ぐ運用)を用意し、作業用コピーと分離します。

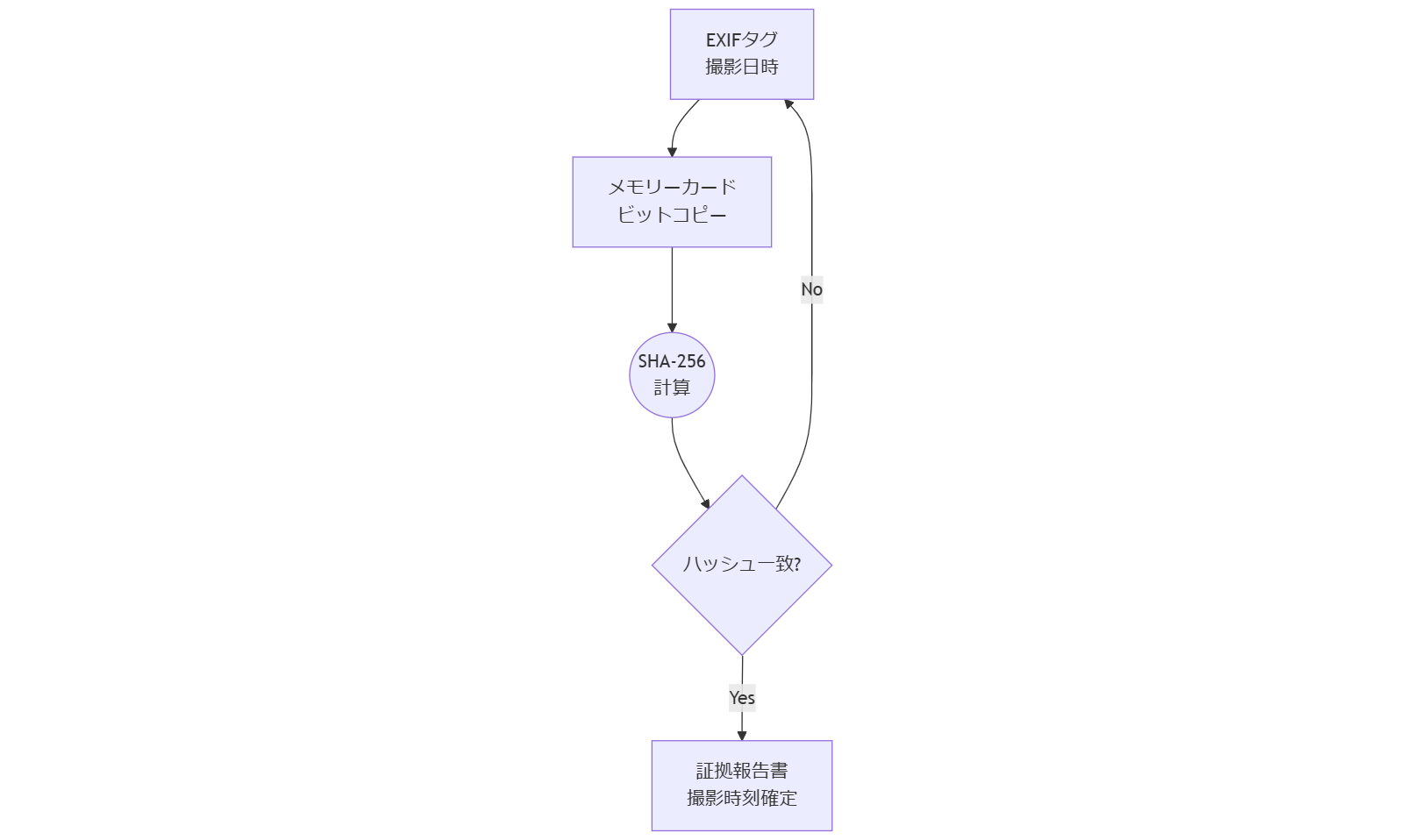

ハッシュ(例:SHA-256)で同一性を固定する

「同じファイルだ」と言うために、ハッシュ値は強力です。ここでのポイントは、ハッシュそのものではなく、いつ・どのファイルに対して・どの手順で計算し、どこに記録したかを残すことです。後工程で「別ファイルにすり替わったのでは?」という疑義が出たとき、ハッシュ記録が“抑え込み”になります。

メタデータ抽出は“生”の形で保存する

EXIF抽出は、GUIツールの画面キャプチャだけで済ませると、後から比較や再計算が困難になります。おすすめは、抽出結果をテキスト(JSONやCSVでも可)として保存し、ツール名・バージョン・実行コマンド・実行日時も併記することです。たとえば exiftool のようなCLIであれば、同条件で再実行しやすく、差分も取りやすくなります。

ファイルシステム時刻(MACB等)も同時に採取する

写真内部のEXIFだけでなく、ファイルシステムが持つ時刻情報も併せて採取します。WindowsのNTFSでよく使われる整理として、Modified / Accessed / Changed / Birth(MACB)があり、Linux/Unix系では mtime/atime/ctime(+対応環境ではbtime)などの概念があります。ここで大事なのは、名称ではなく、どの時刻が「内容更新」なのか、「属性変更」なのか、「作成」なのかがOSで異なるという事実です。後半で、この差を踏まえた読み解き方を扱います。

この章のチェックリストを、最小構成でまとめます。

- オリジナルを保全し、解析は作業用コピーで行う

- ハッシュで同一性を固定し、算出条件とログを残す

- EXIF/XMP/IPTCなどの抽出結果を“生データ”として保存する

- ファイルシステム時刻(可能ならMACB相当)も同時に採取する

ここまでやっておけば、後で追加資料が出たり、別の専門家がレビューしたりしても、議論を温度を下げた状態で続けやすくなります。次章から、いよいよ矛盾検出(おかしさの見つけ方)に入ります。

まとめ: 事件時刻の推定は「解析」以前に「再現性の確保」が重要です。保全・ハッシュ・生ログ保存・ファイル時刻採取が、後からの説明可能性を支えます。

第5章 メタ情報の矛盾検出:同一端末の連番・秒単位の揺らぎ・サムネイル生成時刻のズレ

ここからが本題です。EXIFが改ざんされているかもしれない、あるいは自動補正で壊れているかもしれない。その状況で頼れるのは、単発の値ではなく「矛盾」です。エンジニアが腹落ちしやすい言い方をすると、ログ解析と同じで「単発イベント」より「系列の整合」を見る、ということです。

まず押さえるべき事実として、写真はたいてい“複数枚”あります。事件当日だけが1枚、というケースは少数で、前後の写真や同端末の別日撮影が残っていることが多い。矛盾検出は、この“複数枚”を前提にすると強くなります。

矛盾1:連番・連続撮影の時間間隔が不自然

同一端末での連続撮影では、通常は数秒〜数十秒単位の自然な間隔が並びます。ところが、EXIFのDateTimeOriginalが「同一秒で10枚」「1枚だけ数時間飛ぶ」「逆順になる(時刻が戻る)」などの形になると、改ざんや補正の痕跡として疑うべきです。

ただし注意点があります。バースト撮影(連写)では同一秒に複数枚が並ぶことはあり得ますし、動画から切り出した静止画、スクリーンショット、SNS保存などは、撮影時刻と生成時刻が混ざります。ここで重要なのは「怪しい=断定」ではなく、“どの生成経路ならこの並びが説明できるか”を考えることです。

矛盾2:ModifyDateとDateTimeOriginalの関係が説明できない

一般に、撮影日時(DateTimeOriginal)と編集・保存系の日時(ModifyDate)が近接することは多い一方で、編集をしていないのにModifyDateだけが極端に新しい/古い、というケースは検証対象になります。たとえば「撮影は2025年、ModifyDateが2010年」などは、端末時計が狂っていた、タイムゾーンが違う、あるいはEXIFだけ一括編集した、といった仮説が出ます。

矛盾3:サムネイルやプレビューの痕跡がズレる

JPEGの内部にはサムネイル(縮小画像)が含まれることがあります。これは端末やソフトが生成・更新することがあり、サムネイルと本体で一部情報が整合しない場合があります。ここも「改ざんだ」と決めつけるより、“どの工程でサムネイルが再生成されたか”という観点で見た方が現実的です。

矛盾4:機器情報(カメラモデル・レンズ・ソフトウェア)に揺らぎがある

同じ端末のはずなのに、CameraModelやSoftwareの値が急に変わることがあります。これは、編集アプリがSoftwareタグを書き換える/書き足す場合があるためです。ここで「ソフト名が入っている=改ざん」とは言えませんが、“編集経路が介在した”ことを示す手がかりにはなります。

矛盾検出を、現場で使える形に落とすための簡易表を用意します。

| 観点 | よくある不自然 | あり得る説明 | 次に取るアクション |

|---|---|---|---|

| 時系列 | 逆順、飛び、同一秒の大量 | 一括編集、時計ズレ、連写、生成経路混在 | 同端末の前後日も含めて系列で比較 |

| ModifyDate | 撮影日と極端に乖離 | 編集アプリ、コピー/復元、時計設定 | Softwareタグや外部痕跡で経路推定 |

| 機器/ソフト | Softwareが突然変化 | アプリ介在、SNS保存、再エンコード | 元データの所在(クラウド/端末)を確認 |

この章の結論は、矛盾を“見つける”だけで終わらせず、矛盾が最小になる説明モデルを立てる準備をすることです。次章では、そのモデルに強い制約を与えるために、外部痕跡(クラウド、送受信ログ、端末側のログ等)で裏取りをします。EXIFより動かしにくい痕跡を組み合わせることで、推定が一気に収束します。

まとめ: 単発のEXIF値ではなく、複数写真の系列で矛盾を探す。矛盾は断定ではなく「説明モデルを絞る材料」になります。

第6章 “外部ソース”で裏取りする:ファイルシステム時刻(MACB)とクラウド/メッセージの痕跡

EXIFは編集できる。だから“外部ソース”で裏取りする。これは当たり前に見えますが、実際の現場で難しいのは「外部ソースも万能ではない」ことです。クラウドは保持期間があり、端末ログは設定次第で消え、ファイル時刻はコピーで変わります。それでも、複数の外部ソースを突き合わせると、動かしにくい制約条件が手に入るのが強みです。

ファイルシステム時刻の読み方:OS差と操作差を前提にする

Windows/NTFSでは、一般に「作成」「更新」「属性変更」「アクセス」に相当する時刻が記録されます(用語や取得手段はツールにより異なります)。Linux/Unix系でも mtime/atime/ctime があり、意味が直感とズレることがあります。たとえば ctime は“作成”ではなく“メタデータ変更”を指すことが多い、などです。

ここで大事なのは、ファイル時刻を「真実」と見るのではなく、“この操作が行われたなら、この時刻はこう動くはず”という操作モデルを置くことです。つまり、証拠としての強さは単体では弱くても、矛盾の絞り込みには強い。

クラウドの痕跡:アップロード時刻は強いが「ローカル撮影時刻」とは別

写真がクラウド(例:写真同期サービス、ストレージ、メール添付など)に上がっている場合、そのアップロード時刻やサーバ側のイベントログは有力です。ただし、アップロード時刻は「撮影時刻」ではなく「アップロード時刻」です。ここを混同すると、関係者との議論が過熱します。

エンジニアの感覚で言えば、これは「ログに書いてあるのはリクエスト受信時刻であって、クライアント側の発生時刻ではない」という話と同じです。だからこそ、アップロード時刻は上限・下限の制約として使います。例えば「この時刻までには撮影されていた(遅くともアップロードより前)」などです。

メッセージ・通話・チケット等の痕跡:人の行動ログとして効く

事件と関係するやり取り(メッセージ送信、メール添付、社内チケットの添付、チャット投稿など)があると、「この時点で画像が存在した」ことの根拠になります。ここも撮影時刻そのものではありませんが、時刻推定の“枠”を作るには非常に強い情報です。

外部ソースの裏取りを、誤解なく整理するための表です。

| 外部ソース | 示せること | 示せないこと | 使い方 |

|---|---|---|---|

| ファイル時刻 | コピー/編集/復元などの操作痕跡 | 撮影時刻そのものの断定 | 操作モデルで矛盾を絞る |

| クラウドイベント | アップロード・共有の時刻(サーバ側) | 撮影時刻(ローカル) | 上限/下限の制約にする |

| メッセージ/メール | 「その時点で存在した」の根拠 | 撮影場所・撮影者の断定 | 行動ログとしてタイムライン補強 |

この章のキモは、外部ソースを“決め手”として使うのではなく、事件時刻推定の範囲を狭める「制約条件」として使うことです。次章では、写真系列そのものから「端末時計ズレ」を推定し、EXIFの時刻を補正するアプローチに進みます。ここで一気に収束が始まります。

まとめ: EXIFの裏取りは、ファイル時刻・クラウド・メッセージ等の外部痕跡で行う。撮影時刻の断定ではなく、上限/下限や操作モデルの制約として使うと強い。

第7章 カメラ内部時計のズレを推定する:連続撮影の差分からオフセットを求める

「端末の時計がズレていたら終わりでは?」と思うかもしれません。でも、複数枚の写真と外部痕跡が揃うと、端末時計のズレは“推定可能なパラメータ”に変わります。ここが、エンジニアがなるほどと思えるポイントです。要するに、未知数を置いてフィットさせる、という発想です。

オフセット(ずれ)という変数を置く

もっとも単純なモデルはこうです。EXIFに書かれた時刻(端末時計)=実際の時刻+オフセット(±)

このオフセットが一定だと仮定できる範囲(同一日・同一撮影セッション等)では、外部痕跡の時刻と照らし合わせてオフセットを推定できます。例えば「この写真が添付されたメール送信が 10:30 で、添付元のEXIFが 10:05 なら、少なくともその時点で差は25分以上」など、制約が作れます。

連続撮影の差分は“形”として残る

端末時計がズレていても、連続撮影の間隔(差分)は比較的保たれます。ここが重要で、絶対値がズレても、相対的な順序と間隔が保たれるなら、タイムラインの形は再現できます。逆に、差分が不自然に壊れている場合は、一括編集や生成経路混在を疑う材料になります。

タイムゾーン問題:オフセットが1つではない場合

海外移動やタイムゾーン設定変更が絡むと、オフセットが一定ではなく“段差”になります。この場合、単一のオフセットでフィットしないので、区間ごとにオフセットを置く必要があります。ここで無理に1つにまとめると、説明が破綻します。現場では、「この区間で設定が変わった」と切って説明する方が正確です。

推定手順を、誤解しにくい形で整理します。

- 同一端末・同一セッションと思われる写真群を抽出する

- 写真群の相対順序(差分)を確認し、編集や混在の疑いを整理する

- 外部痕跡(送信/アップロード/ログ)で“実時刻の枠”を作る

- 枠の中に収まるよう、オフセット(必要なら区間ごと)を推定する

- 推定結果が他の痕跡(ファイル時刻・Softwareタグ等)と矛盾しないか確認する

ここまで来ると、事件時刻の推定は「EXIFを信じるか否か」ではなく、複数制約に整合するパラメータ推定になります。次章では、複数写真・複数痕跡を交差させて、最小矛盾で事件時刻を特定する方法を組み立てます。

まとめ: 端末時計ズレは絶対値の問題だが、複数枚の系列と外部痕跡があれば、オフセット推定として扱える。単一オフセットで無理なら区間分割で説明する。

第8章 イベント時刻の確度を上げる:複数写真の交差検証と「最小矛盾」モデル

ここが「帰結」に向けた山場です。事件時刻を特定すると言うと、つい“1つの正解時刻”を出したくなります。しかし、実務で誠実なのは、根拠の強さに応じて「範囲」と「確度」を示すことです。エンジニア的には、推定値に信頼区間を付けるのに近い発想です。

最小矛盾モデルとは何か

最小矛盾モデルとは、簡単に言えば「集めた痕跡のうち、矛盾が最も少なく説明できる時刻(または範囲)を選ぶ」ということです。ここで大切なのは、矛盾ゼロを目指すのではなく、矛盾が発生する理由(欠落、削除、コピー、保持期限)も含めて説明できることです。

交差検証:同じ結論が別経路でも出るか

信頼性を上げる典型手は、別経路で同じ結論が得られるかを確認することです。

- 写真A〜DのEXIF系列+オフセット推定 → 事件時刻はX付近

- クラウドのアップロードログ → Xの後にアップロードされている(整合)

- メッセージ送信ログ → X直後に写真が共有されている(整合)

- ファイル時刻 → その後に編集/コピーが走っている痕跡(整合)

こうした“交差”が多いほど、説明可能性は上がります。

範囲で示す:確定できる部分とできない部分を切り分ける

たとえば、外部痕跡から「10:00〜10:20の間に撮影された可能性が高い」まで絞れることがあります。ここで無理に「10:07:13」と決めに行くと、根拠が薄い部分で議論が過熱します。むしろ、確定できる範囲を“防波堤”として提示し、断定が必要な場合は追加データが必要と明確化する方が、実務として強いです。

最小矛盾で時刻を出す際の、出力フォーマット例(考え方)を表にします。

| 項目 | 内容例 | 根拠 |

|---|---|---|

| 推定イベント時刻 | 2025-xx-xx 10:00〜10:20(ローカル) | 外部ログの上下限+写真系列の整合 |

| オフセット推定 | 端末時計が+18分(区間1) | 共有ログ時刻とEXIF系列のフィット |

| 不確実要因 | タイムゾーン情報欠落、コピー経路不明 | EXIFにオフセット無し、保持ログ欠落 |

次章では、この結論を「使える形」に落とします。つまり、第三者が追跡できるレポートとしてまとめ、証拠性(説明可能性)を維持しながら関係者の判断に耐える形にします。

まとめ: 事件時刻は“点”ではなく“範囲+確度”で示す方が正確。複数経路で交差検証し、矛盾が最小のモデルを採用する。

第9章 使える結論だけ残す:証拠性(説明可能性)とレポート形式(第三者が追跡できる形)

「結局、事件時刻は何時なんですか?」と聞かれたときに、数字だけ返すのは危険です。なぜなら、その数字が“どの前提で”“どのデータに基づき”“どの範囲で確からしいか”が抜けると、すぐに議論が過熱し、後から「その根拠は?」というクレーム対応に近い状態になります。ここで必要なのは、結論を“鎮火”させるための説明可能性です。

フォレンジックの現場では、結果そのものよりも「第三者が同じ材料から同じ結論にたどり着けるか」が重要になります。エンジニア視点で言えば、ブラックボックスな推論ではなく、入力→処理→出力が追跡できるパイプラインになっているか、という話です。

レポートで最低限押さえる要素

レポートは“美文”である必要はありません。むしろ、後から追える構造であることが重要です。最低限、次の要素があると「場を整える」効果が高くなります。

- 対象:ファイル名、拡張子、サイズ、保存場所(取得元)、対象枚数

- 同一性:ハッシュ(例:SHA-256)と算出条件、算出時刻、算出者

- 抽出結果:EXIF/XMP/IPTC等の抽出データ(生データとして添付または参照)

- 外部痕跡:クラウド/送信ログ/チケット等の時刻、取得元、取得条件

- 分析手順:使用ツール名・バージョン・実行条件(可能ならコマンド)

- 推定モデル:オフセット推定、区間分割の根拠、最小矛盾の採用理由

- 結論:事件時刻の推定範囲、確度、前提、残る不確実要因

“点”ではなく“範囲”で書くと揉めにくい

実務で揉めやすいのは、「10:07:13に確定」といった“点”の表現です。点は強く見えますが、根拠が一点に依存していると崩れやすい。一方で、範囲は弱く見えて実は強い。範囲は「この条件下ではここまでが言える」という、科学的に正しい言い方に近いからです。

例えば、次のように書けると、誤解が減ります。

- 「外部ログAにより、写真が存在したのは 10:12 以前である(上限)」

- 「外部ログBにより、写真が共有されたのは 10:18 以降である(下限)」

- 「写真系列の差分整合より、端末時計は区間1で +6〜+10分のズレが最小矛盾」

- 「以上より、事件時刻は 10:05〜10:15 の範囲が最も整合する」

“残る不確実要因”を明示するのは弱さではない

不確実要因(タイムゾーン欠落、保持ログ欠落、コピー経路不明など)を明示すると「断定できないのか」と言われることがあります。しかし、これは弱さではなく、むしろ誠実さです。後工程(法務、監査、対外説明)では、断定の根拠が薄い部分ほど攻められます。最初から不確実要因を書いておくことが、結果的に損失・流出のダメージコントロールになります。

レポートの中で特に効果があるのは、「再現可能な付録」を付けることです。例えば、メタデータ抽出結果(JSON/CSV)、対象ファイル一覧、ハッシュ一覧、そして時刻推定の表(写真番号→EXIF時刻→補正後推定時刻→根拠)などです。これがあると、第三者は“説明文”ではなく“データ”で納得できます。

次章では、ここまでの議論を「帰結」としてまとめます。改ざんされたEXIFそのものを“復旧”するのではなく、矛盾の整合で事件時刻を特定する、という着地点に収束させます。そして最後に、一般論の限界と、個別案件は株式会社情報工学研究所のような専門家へ相談すべき理由を、自然に言語化します。

まとめ: 使える結論は「数字」ではなく「追跡できる説明」。ハッシュ、抽出ログ、外部痕跡、推定モデル、範囲と確度、不確実要因をセットで残すと、後から揉めにくくなります。

第10章 帰結:改ざんEXIF“そのもの”ではなく、矛盾の整合で事件時刻を特定する

ここまでの話を、一本の線に戻します。出発点は「撮影日時がズレている」。多くの現場では、ここで“EXIFを信じる/信じない”の二択に落ちがちです。でも実務は二択ではありません。改ざん・自動補正・時計ズレ・コピー・復元・メタ削除……そういう現実を前提に、できるだけ矛盾が少ない説明に収束させる。これがこのテーマの本質です。

「改ざんされたEXIFを復旧する」とは何を指すのか

言葉として「EXIFデータ復旧」と言うと、壊れたデータを元に戻すように聞こえます。しかし一般的な写真運用では、EXIFに暗号署名が付いているわけではなく、改ざん前の“正解”がどこかに自動で残っている保証もありません。つまり、改ざん前のEXIFを“完全に元通り”にするのは、データが残っていない限り原理的に不可能です。

だから、現実的な「復旧」は別の意味になります。すなわち、事件時刻を推定するために必要な“タイムライン”を復旧することです。EXIFが壊れていても、外部痕跡やファイル時刻、複数写真の系列整合を使えば、事件時刻の範囲と確度は上げられる。この記事の帰結はここです。

手順を短く言い直す(結論の要約)

- オリジナルを保全し、コピーで解析する(同一性をハッシュで固定)

- EXIF等のメタデータを生データとして抽出し、写真を系列で並べる

- 不自然な飛び・逆順・編集痕跡(Software等)を見て、混在経路を整理する

- ファイルシステム時刻やクラウド/送信ログで上下限(制約条件)を作る

- 端末時計ズレをオフセットとして推定し、区間分割が必要なら分ける

- 複数経路で交差検証し、最小矛盾の事件時刻(範囲+確度)に収束させる

- 第三者が追える形でレポート化し、不確実要因も明示する

“一般論の限界”が最後に残る理由

ここまで書いておいて矛盾するようですが、一般論には限界があります。なぜなら、事件時刻の特定は「どのデータが残っているか」「取得経路は何か」「保全がいつ始まったか」「ログの保持期間」「関係者の端末・クラウド構成」「法的・契約上の要件」など、個別条件で精度が大きく変わるからです。

例えば、同じ“写真”でも、

- 端末本体のオリジナルが残っているのか

- 共有アプリ経由で再エンコードされたものしか残っていないのか

- クラウドのイベントログが取得できるのか(権限・保持期限)

- コピーや復元が複数回走っていないか

これだけで、最終的に言える範囲が変わります。だからこそ、最後は「個別案件では専門家に相談すべき」という結論に自然に着地します。ここは売り込みではなく、誤判定のリスクを最小化するためのブレーキです。

もしあなたが、実案件でこう感じているなら要注意です。

「社内で説明しないといけないのに、確度がどれくらいか言語化できない」

「相手が“EXIFがこうだから”で断定してきて、議論が過熱している」

「触るほど証拠性が下がりそうで怖い」

この状態は、技術というより運用・説明責任・リスク管理の問題になっています。ここで無理に一般手順だけで走ると、あとで取り返しがつかないことがあります。

具体的な案件・契約・システム構成・保全手順で迷ったら、株式会社情報工学研究所のような専門事業者に相談することで、判断材料(何を取れば確度が上がるか、どこが地雷か)を早期に整理できます。結果として、手戻りを減らし、社内外の説明も軟着陸させやすくなります。

まとめ: 改ざんEXIFを“元に戻す”のではなく、複数痕跡の整合で事件時刻(範囲+確度)を特定するのが現実的な復旧。一般論には限界があるため、個別案件は株式会社情報工学研究所のような専門家への相談がリスク最小化につながります。

付録:現在のプログラム言語各種で実装・運用する際の注意点(メタ解析/時刻処理/証拠性)

最後に、実務でよくある「じゃあこの検証、スクリプト化して回したい」「自社のシステムに組み込みたい」という話に触れます。ここは便利ですが、やり方を誤ると証拠性や再現性を落とすリスクがあります。言語ごとの“落とし穴”は、だいたい次の3系統です。

- 時刻:タイムゾーン、DST、ローカル時刻とUTCの混同、丸め、フォーマット差

- 文字列/エンコーディング:EXIFの文字コード、ツール出力の解析ミス

- 証拠性:処理でファイルに書き込みが発生、ログ不足、バージョン固定不足

Python(スクリプト化しやすいが“環境差”に注意)

Pythonはexiftool等の外部ツール連携やJSON処理が容易で、検証パイプラインを作りやすい一方、環境差(OS、ファイルシステム、ライブラリ、タイムゾーン設定)で結果が変わり得ます。特に注意点は以下です。

- datetimeの扱いでnaive/awareを混ぜない(タイムゾーン無し日時をUTC扱いしない)

- ファイルアクセスでタイムスタンプが更新される設定があり得るため、解析対象への書き込みを避ける

- 外部コマンド(exiftool等)のバージョン差で出力が変わることがあるため、バージョンをログに残す

JavaScript / Node.js(日時とタイムゾーンの落とし穴が多い)

Node.jsは周辺ツールが豊富で、Web連携や自動レポート生成がしやすい反面、日時処理は油断すると事故ります。特に、Dateのローカル解釈やISO文字列の扱いで、意図せずタイムゾーン変換が入ることがあります。

- “文字列の日時”をDateに入れた瞬間にローカル変換されるケースがあるため、パース規則を固定する

- サーバのTZ設定が変わると結果が変化し得るため、UTC基準で扱い、表示だけローカルにする方針が安全

- バッチ処理で並列化しやすいが、ログ順序・再現性(同じ入力で同じ出力)を崩さない設計にする

Go(再現性と単一バイナリ運用に強いが、時刻パースは厳密に)

Goは単一バイナリで配布しやすく、運用面で“場を整えやすい”言語です。ただし、時刻のパース/フォーマットがレイアウト指定で厳密なので、入力フォーマットの揺れ(EXIF出力の差)を吸収する設計が必要です。

- 入力日時のフォーマット揺れを複数パターンで受ける(固定前提にしない)

- タイムゾーン付き/無しを分離し、無しは“未確定”として扱う(勝手にUTC化しない)

Java / Kotlin(業務システム連携に強いが、ライブラリ選定とTZ設定を固定)

サーバサイドで組み込むならJava/Kotlinは強いですが、日時はjava.timeを基本にしつつ、サーバのTZやコンテナのTZ設定を固定しないと事故ります。

- java.util.Date系の曖昧さを避け、java.time(Instant/ZonedDateTime)中心で扱う

- サーバのTZが変わっても推定結果が変わらないよう、内部表現をUTCに寄せる

C/C++(高速だが、実装コストと“証拠性の事故”が高い)

ネイティブで高速に処理したい場面はありますが、EXIFパーサの実装・脆弱性対応・フォーマット揺れへの耐性など、長期運用コストが上がりやすいです。また、誤ってファイルを開いて書き込みが走る設計ミスは致命傷になり得ます。

- 自前パーサより、実績のある外部ツール/ライブラリ連携+ログ固定の方が安全な場合が多い

- 読み取り専用の取り扱い(ファイルオープンモード、権限、マウント設定)を設計段階で強制する

Rust(安全性は高いが、現場導入では“開発体制”が鍵)

Rustは安全性と信頼性で魅力がありますが、現場での学習コストやチーム体制が整っていないと、逆に運用リスクが増えます。検証ツールは「動けば勝ち」ではなく「長期に追跡できる」が重要なので、導入判断は慎重に。

- 小さな範囲(ハッシュ計算、ログ整形等)から段階導入する方が失敗しにくい

- 仕様の揺れ(EXIF出力差)を吸収する設計とテストデータ整備が重要

共通の結論:言語より“運用要件”が結果を決める

ここまで言語別に書きましたが、結局は共通です。

- タイムゾーンと日時の意味(ローカル/UTC/未確定)を最初に定義する

- ツール・ライブラリのバージョンを記録し、同じ条件で再実行できるようにする

- 解析対象への書き込みを避け、保全と同一性(ハッシュ)を先に固定する

そして、ここにも一般論の限界があります。実案件では「どのデータが残っているか」「どこまで権限があるか」「どの証拠性が要求されるか」で最適解が変わります。もし、時刻特定が案件の重要判断(対外説明、監査、紛争対応、社内処分の根拠など)に直結するなら、実装を走らせる前に株式会社情報工学研究所のような専門家へ相談し、要件(何を証明したいか、どの精度が必要か、どのデータを追加で取るべきか)を整理するのが安全です。結果として、後からの穴埋め(やり直し)を減らせます。

まとめ: 言語選定よりも、時刻定義・再現性・証拠性の運用設計が重要。個別案件で迷ったら、株式会社情報工学研究所への相談を検討すると、不要な手戻りやリスクの拡大を抑えられます。

第9章 使える結論だけ残す:証拠性(説明可能性)とレポート形式(第三者が追跡できる形)

「結局、事件時刻は何時なんですか?」と聞かれたときに、数字だけ返すのは危険です。なぜなら、その数字が“どの前提で”“どのデータに基づき”“どの範囲で確からしいか”が抜けると、すぐに議論が過熱し、後から「その根拠は?」というクレーム対応に近い状態になります。ここで必要なのは、結論を“鎮火”させるための説明可能性です。

フォレンジックの現場では、結果そのものよりも「第三者が同じ材料から同じ結論にたどり着けるか」が重要になります。エンジニア視点で言えば、ブラックボックスな推論ではなく、入力→処理→出力が追跡できるパイプラインになっているか、という話です。

レポートで最低限押さえる要素

レポートは“美文”である必要はありません。むしろ、後から追える構造であることが重要です。最低限、次の要素があると「場を整える」効果が高くなります。

- 対象:ファイル名、拡張子、サイズ、保存場所(取得元)、対象枚数

- 同一性:ハッシュ(例:SHA-256)と算出条件、算出時刻、算出者

- 抽出結果:EXIF/XMP/IPTC等の抽出データ(生データとして添付または参照)

- 外部痕跡:クラウド/送信ログ/チケット等の時刻、取得元、取得条件

- 分析手順:使用ツール名・バージョン・実行条件(可能ならコマンド)

- 推定モデル:オフセット推定、区間分割の根拠、最小矛盾の採用理由

- 結論:事件時刻の推定範囲、確度、前提、残る不確実要因

“点”ではなく“範囲”で書くと揉めにくい

実務で揉めやすいのは、「10:07:13に確定」といった“点”の表現です。点は強く見えますが、根拠が一点に依存していると崩れやすい。一方で、範囲は弱く見えて実は強い。範囲は「この条件下ではここまでが言える」という、科学的に正しい言い方に近いからです。

例えば、次のように書けると、誤解が減ります。

- 「外部ログAにより、写真が存在したのは 10:12 以前である(上限)」

- 「外部ログBにより、写真が共有されたのは 10:18 以降である(下限)」

- 「写真系列の差分整合より、端末時計は区間1で +6〜+10分のズレが最小矛盾」

- 「以上より、事件時刻は 10:05〜10:15 の範囲が最も整合する」

“残る不確実要因”を明示するのは弱さではない

不確実要因(タイムゾーン欠落、保持ログ欠落、コピー経路不明など)を明示すると「断定できないのか」と言われることがあります。しかし、これは弱さではなく、むしろ誠実さです。後工程(法務、監査、対外説明)では、断定の根拠が薄い部分ほど攻められます。最初から不確実要因を書いておくことが、結果的に損失・流出のダメージコントロールになります。

レポートの中で特に効果があるのは、「再現可能な付録」を付けることです。例えば、メタデータ抽出結果(JSON/CSV)、対象ファイル一覧、ハッシュ一覧、そして時刻推定の表(写真番号→EXIF時刻→補正後推定時刻→根拠)などです。これがあると、第三者は“説明文”ではなく“データ”で納得できます。

次章では、ここまでの議論を「帰結」としてまとめます。改ざんされたEXIFそのものを“復旧”するのではなく、矛盾の整合で事件時刻を特定する、という着地点に収束させます。そして最後に、一般論の限界と、個別案件は株式会社情報工学研究所のような専門家へ相談すべき理由を、自然に言語化します。

まとめ: 使える結論は「数字」ではなく「追跡できる説明」。ハッシュ、抽出ログ、外部痕跡、推定モデル、範囲と確度、不確実要因をセットで残すと、後から揉めにくくなります。

第10章 帰結:改ざんEXIF“そのもの”ではなく、矛盾の整合で事件時刻を特定する

ここまでの話を、一本の線に戻します。出発点は「撮影日時がズレている」。多くの現場では、ここで“EXIFを信じる/信じない”の二択に落ちがちです。でも実務は二択ではありません。改ざん・自動補正・時計ズレ・コピー・復元・メタ削除……そういう現実を前提に、できるだけ矛盾が少ない説明に収束させる。これがこのテーマの本質です。

「改ざんされたEXIFを復旧する」とは何を指すのか

言葉として「EXIFデータ復旧」と言うと、壊れたデータを元に戻すように聞こえます。しかし一般的な写真運用では、EXIFに暗号署名が付いているわけではなく、改ざん前の“正解”がどこかに自動で残っている保証もありません。つまり、改ざん前のEXIFを“完全に元通り”にするのは、データが残っていない限り原理的に不可能です。

だから、現実的な「復旧」は別の意味になります。すなわち、事件時刻を推定するために必要な“タイムライン”を復旧することです。EXIFが壊れていても、外部痕跡やファイル時刻、複数写真の系列整合を使えば、事件時刻の範囲と確度は上げられる。この記事の帰結はここです。

手順を短く言い直す(結論の要約)

- オリジナルを保全し、コピーで解析する(同一性をハッシュで固定)

- EXIF等のメタデータを生データとして抽出し、写真を系列で並べる

- 不自然な飛び・逆順・編集痕跡(Software等)を見て、混在経路を整理する

- ファイルシステム時刻やクラウド/送信ログで上下限(制約条件)を作る

- 端末時計ズレをオフセットとして推定し、区間分割が必要なら分ける

- 複数経路で交差検証し、最小矛盾の事件時刻(範囲+確度)に収束させる

- 第三者が追える形でレポート化し、不確実要因も明示する

“一般論の限界”が最後に残る理由

ここまで書いておいて矛盾するようですが、一般論には限界があります。なぜなら、事件時刻の特定は「どのデータが残っているか」「取得経路は何か」「保全がいつ始まったか」「ログの保持期間」「関係者の端末・クラウド構成」「法的・契約上の要件」など、個別条件で精度が大きく変わるからです。

例えば、同じ“写真”でも、

- 端末本体のオリジナルが残っているのか

- 共有アプリ経由で再エンコードされたものしか残っていないのか

- クラウドのイベントログが取得できるのか(権限・保持期限)

- コピーや復元が複数回走っていないか

これだけで、最終的に言える範囲が変わります。だからこそ、最後は「個別案件では専門家に相談すべき」という結論に自然に着地します。ここは売り込みではなく、誤判定のリスクを最小化するためのブレーキです。

もしあなたが、実案件でこう感じているなら要注意です。

「社内で説明しないといけないのに、確度がどれくらいか言語化できない」

「相手が“EXIFがこうだから”で断定してきて、議論が過熱している」

「触るほど証拠性が下がりそうで怖い」

この状態は、技術というより運用・説明責任・リスク管理の問題になっています。ここで無理に一般手順だけで走ると、あとで取り返しがつかないことがあります。

具体的な案件・契約・システム構成・保全手順で迷ったら、株式会社情報工学研究所のような専門事業者に相談することで、判断材料(何を取れば確度が上がるか、どこが地雷か)を早期に整理できます。結果として、手戻りを減らし、社内外の説明も軟着陸させやすくなります。

まとめ: 改ざんEXIFを“元に戻す”のではなく、複数痕跡の整合で事件時刻(範囲+確度)を特定するのが現実的な復旧。一般論には限界があるため、個別案件は株式会社情報工学研究所のような専門家への相談がリスク最小化につながります。

付録:現在のプログラム言語各種で実装・運用する際の注意点(メタ解析/時刻処理/証拠性)

最後に、実務でよくある「じゃあこの検証、スクリプト化して回したい」「自社のシステムに組み込みたい」という話に触れます。ここは便利ですが、やり方を誤ると証拠性や再現性を落とすリスクがあります。言語ごとの“落とし穴”は、だいたい次の3系統です。

- 時刻:タイムゾーン、DST、ローカル時刻とUTCの混同、丸め、フォーマット差

- 文字列/エンコーディング:EXIFの文字コード、ツール出力の解析ミス

- 証拠性:処理でファイルに書き込みが発生、ログ不足、バージョン固定不足

Python(スクリプト化しやすいが“環境差”に注意)

Pythonはexiftool等の外部ツール連携やJSON処理が容易で、検証パイプラインを作りやすい一方、環境差(OS、ファイルシステム、ライブラリ、タイムゾーン設定)で結果が変わり得ます。特に注意点は以下です。

- datetimeの扱いでnaive/awareを混ぜない(タイムゾーン無し日時をUTC扱いしない)

- ファイルアクセスでタイムスタンプが更新される設定があり得るため、解析対象への書き込みを避ける

- 外部コマンド(exiftool等)のバージョン差で出力が変わることがあるため、バージョンをログに残す

JavaScript / Node.js(日時とタイムゾーンの落とし穴が多い)

Node.jsは周辺ツールが豊富で、Web連携や自動レポート生成がしやすい反面、日時処理は油断すると事故ります。特に、Dateのローカル解釈やISO文字列の扱いで、意図せずタイムゾーン変換が入ることがあります。

- “文字列の日時”をDateに入れた瞬間にローカル変換されるケースがあるため、パース規則を固定する

- サーバのTZ設定が変わると結果が変化し得るため、UTC基準で扱い、表示だけローカルにする方針が安全

- バッチ処理で並列化しやすいが、ログ順序・再現性(同じ入力で同じ出力)を崩さない設計にする

Go(再現性と単一バイナリ運用に強いが、時刻パースは厳密に)

Goは単一バイナリで配布しやすく、運用面で“場を整えやすい”言語です。ただし、時刻のパース/フォーマットがレイアウト指定で厳密なので、入力フォーマットの揺れ(EXIF出力の差)を吸収する設計が必要です。

- 入力日時のフォーマット揺れを複数パターンで受ける(固定前提にしない)

- タイムゾーン付き/無しを分離し、無しは“未確定”として扱う(勝手にUTC化しない)

Java / Kotlin(業務システム連携に強いが、ライブラリ選定とTZ設定を固定)

サーバサイドで組み込むならJava/Kotlinは強いですが、日時はjava.timeを基本にしつつ、サーバのTZやコンテナのTZ設定を固定しないと事故ります。

- java.util.Date系の曖昧さを避け、java.time(Instant/ZonedDateTime)中心で扱う

- サーバのTZが変わっても推定結果が変わらないよう、内部表現をUTCに寄せる

C/C++(高速だが、実装コストと“証拠性の事故”が高い)

ネイティブで高速に処理したい場面はありますが、EXIFパーサの実装・脆弱性対応・フォーマット揺れへの耐性など、長期運用コストが上がりやすいです。また、誤ってファイルを開いて書き込みが走る設計ミスは致命傷になり得ます。

- 自前パーサより、実績のある外部ツール/ライブラリ連携+ログ固定の方が安全な場合が多い

- 読み取り専用の取り扱い(ファイルオープンモード、権限、マウント設定)を設計段階で強制する

Rust(安全性は高いが、現場導入では“開発体制”が鍵)

Rustは安全性と信頼性で魅力がありますが、現場での学習コストやチーム体制が整っていないと、逆に運用リスクが増えます。検証ツールは「動けば勝ち」ではなく「長期に追跡できる」が重要なので、導入判断は慎重に。

- 小さな範囲(ハッシュ計算、ログ整形等)から段階導入する方が失敗しにくい

- 仕様の揺れ(EXIF出力差)を吸収する設計とテストデータ整備が重要

共通の結論:言語より“運用要件”が結果を決める

ここまで言語別に書きましたが、結局は共通です。

- タイムゾーンと日時の意味(ローカル/UTC/未確定)を最初に定義する

- ツール・ライブラリのバージョンを記録し、同じ条件で再実行できるようにする

- 解析対象への書き込みを避け、保全と同一性(ハッシュ)を先に固定する

そして、ここにも一般論の限界があります。実案件では「どのデータが残っているか」「どこまで権限があるか」「どの証拠性が要求されるか」で最適解が変わります。もし、時刻特定が案件の重要判断(対外説明、監査、紛争対応、社内処分の根拠など)に直結するなら、実装を走らせる前に株式会社情報工学研究所のような専門家へ相談し、要件(何を証明したいか、どの精度が必要か、どのデータを追加で取るべきか)を整理するのが安全です。結果として、後からの穴埋め(やり直し)を減らせます。

まとめ: 言語選定よりも、時刻定義・再現性・証拠性の運用設計が重要。個別案件で迷ったら、株式会社情報工学研究所への相談を検討すると、不要な手戻りやリスクの拡大を抑えられます。

- 改ざんされた写真のEXIFメタデータを復旧し真正な撮影日時を立証できるため、裁判・社内調査での証拠能力を確保できます。

- BCPと連動した三重バックアップ+フォレンジック運用を構築し、障害・サイバー攻撃・災害時でも確実にメタデータを保全できます。

- 政府方針・各国法令を踏まえ2年間の規制・コスト変動を見据えた投資計画を策定し、経営層へ分かりやすく説明できます。

EXIFメタデータの基礎

EXIFに含まれる主要項目

EXIF(Exchangeable Image File Format)は、デジタル写真に付随するメタデータ規格です。撮影日時、位置情報、露出設定など約80種のタグで構成され、JPEG・TIFF・RAW 形式に埋め込まれています。日本のデジタルカメラ普及を背景に1995年にJEITAが策定した仕様が基礎となり、現在は国際標準JEITA CP-3451へ発展しています。EXIF情報はOSやSNSで自動表示されるため、改ざんされると誤った時系列でコンテンツが拡散し、訴訟リスクが高まります。

改ざんリスクとビジネス影響

スマートフォンの無音カメラアプリや画像編集ツールでは、EXIFの書き換えが容易です。特に撮影日時(DateTimeOriginal)タグは裁判証拠で重視され、改ざんが判明すると証拠能力が否定される恐れがあります。警察庁のデジタル証拠取扱要領でも、取得元メディアとハッシュを併せて保存することが強調されています。

ハッシュ値による真正性検証

改ざんの有無を判定する基本手法は、撮影端末からメモリーカード単位でビットストリーム複製を行い、SHA-256 などのハッシュ値を計算して比較する方法です。NIST SP 800-86 はインシデント対応の第一段階として完全性検証を位置付け、取得直後と解析後のハッシュ照合を義務付けています。

EXIFの真正性はハッシュ値の管理とセットで評価されます。取得媒体と作業コピーの区別、検証タイムスタンプの記録を怠らないよう上司へ共有してください。

ラボ内で作業する際、解析ツールが自動でメタデータを更新しないよう「読み取り専用属性」を設定し忘れがちです。確認チェックリストを用意しましょう。

[出典:総務省『情報通信白書』2024年]

改ざん検知と復旧手法

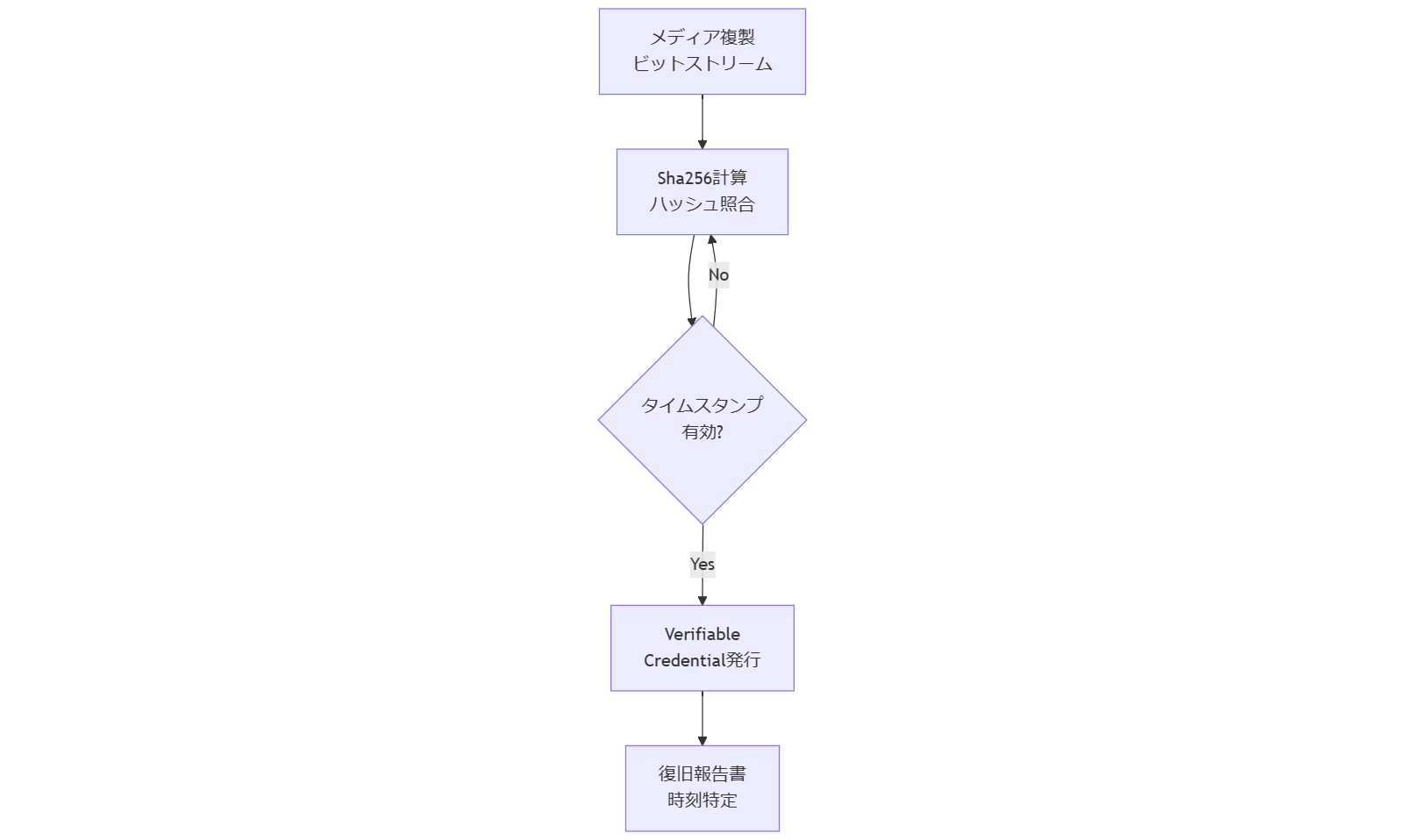

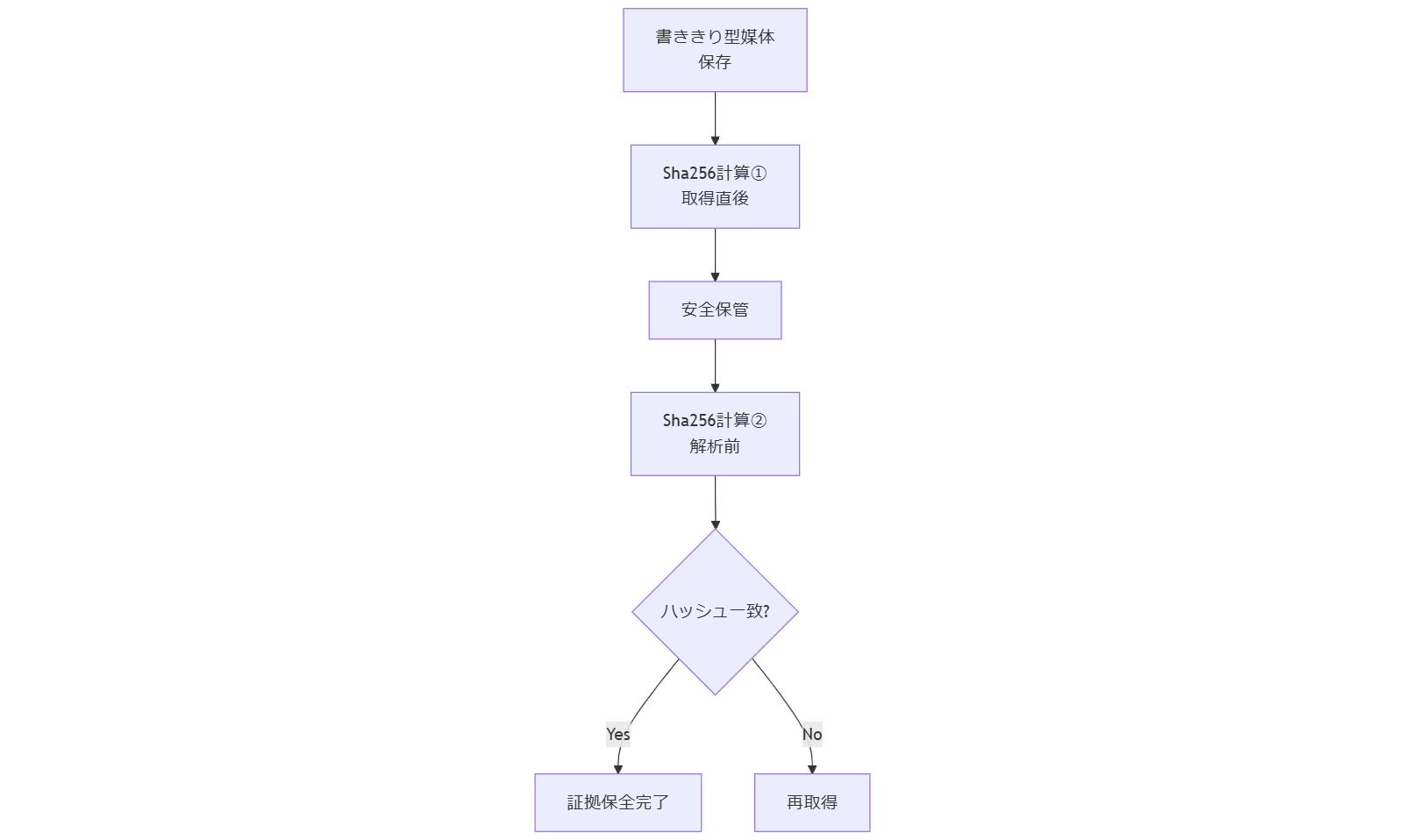

メディア複製と原本保全

改ざん検知の第一歩は、撮影機器から外部記録媒体までを丸ごとビットストリーム複製し、原本メディアの変更を防止した状態で保管することです。警察庁の「デジタルカメラで撮影した画像の管理要領」では、犯罪捜査で使用した媒体は書ききり型記録媒体を推奨し、取得から保全までの一連の手続きを厳格に定めています。

ハッシュ照合による改ざん検知

取得直後と解析後の媒体でSHA-256等のハッシュ値を計算・比較し、一致すれば真正性を担保します。警察庁Webサイトのデジタル・フォレンジック解説にも、データ抽出後のハッシュ照合手順が必須として示されています。

電子署名タイムスタンプの活用

電子署名法上のタイムスタンプ技術を応用し、取得時刻を証明することが可能です。法務省の検討会報告書では、「電子署名等による技術的措置が認証・証明の機能を果たす」と明記され、将来的な証拠保全の高度化が期待されています。

Verifiable Credentialの応用可能性

デジタル庁が提唱するVerifiable Credential(デジタル証明書)技術は、改ざん防止とデータ真正性の両立を図る新たな手段として注目されています。認証局を介した署名付きメタデータ管理は、今後のフォレンジック運用に資するでしょう。

媒体複製やハッシュ照合は必ず「取得タイミング」と「解析後タイミング」の二回実施し、各ステップを手順書化して上司へ共有してください。

ツールによる自動書き込み設定が有効のままだと、検証段階でメタデータが上書きされる恐れがあります。必ず「読み取り専用モード」で作業を開始しましょう。

[出典:警察庁『デジタルカメラで撮影した画像の管理要領』令和6年]

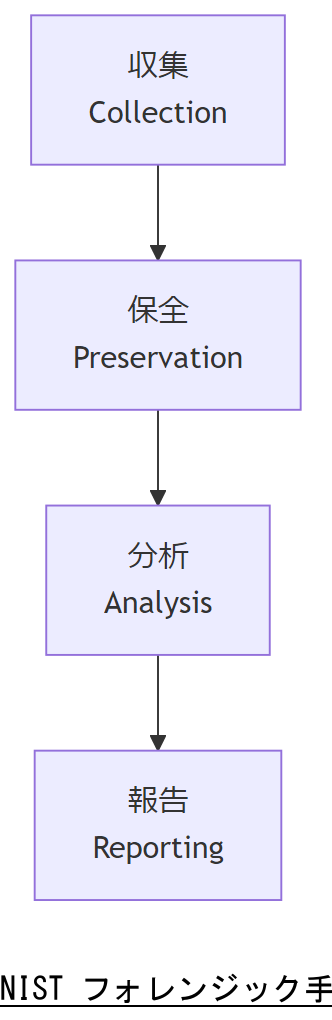

NIST SP 800-86 に学ぶフォレンジック手順

収集(Collection)

まずは事故や不正行為を含む機器から電磁的記録を全て抽出します。NIST SP 800-86では、対象データの特定・ラベル付け・取得手法(ビットストリーム複製・論理取得)の選定を詳細に解説しています。

保全(Preservation)

取得した証拠データはAs-isで保全し、ハッシュ値を保存して真正性を維持します。データ損失や意図的改変防止のため、読み取り専用媒体や書き込み防止ツールの使用を推奨しています。

分析と報告(Analysis & Reporting)

フォレンジックソフトでメタデータやファイルシステムの各種ログを解析し、Chain of Custodyを含む報告書を作成します。NIST ガイドは、各ステップの役割分担と成果物形式を具体的に提示しています。

フォレンジック手順は各フェーズで担当者を明確化し、ログや検証記録を必ず記録・保管するプロセスを整備してください。

収集段階での対象範囲の曖昧さは後工程に影響します。対象システムやファイルリストを事前に定義し、適切にラベル付けしましょう。

[出典:米国NIST『Guide to Integrating Forensic Techniques into Incident Response』2006年]

日本の証拠能力と警察庁画像管理要領

管理要領の目的

令和6年4月1日施行の「デジタルカメラで撮影した画像の管理要領」は、犯罪捜査で使用する画像記録が一切編集・加工・消去されないことを担保するために制定されました。

記録媒体の要件

原画像ファイルは書ききり型記録媒体(編集・消去不能な媒体)に保存し、取得から保全までの手順を文書化することが求められています。

改ざん検知プロセス

媒体取得後は即時にSHA-256等のハッシュ値を計算し、保全後も再度ハッシュ照合を行うことで、一貫した証拠真正性を確保します。

捜査機関レベルの手順は社内規程にも流用可能です。媒体要件とハッシュ手順を社内マニュアルへ反映してください。

「書ききり型媒体」の定義を誤解しやすいので、SSDやUSBの“書き込み禁止”モードが本要件を満たすか確認を必須化しましょう。

[出典:警察庁『デジタルカメラで撮影した画像の管理要領の制定について(通達)』令和6年]

法令が社会活動を変える

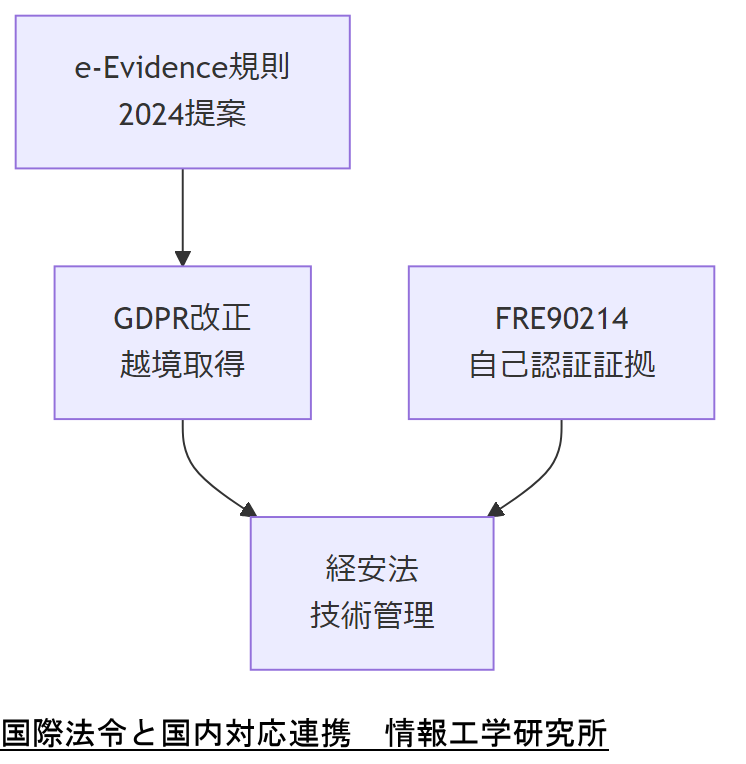

EU e-Evidence規則とGDPR

EUのe-Evidence規則(2024年提案)は、クラウド内データを域外当局が直接取得可能とし、企業に対し越境データアクセスの準備を義務付ける方向です。

アメリカ司法省の証拠ガイド

米司法省(DoJ)はFRE902(14)で「自己認証可能電子証拠」の要件を明確化し、タイムスタンプ付きメタデータの採用を推奨しています。

日本の経済安全保障推進法

2023年成立の経済安全保障推進法により、重要インフラ企業は技術データ管理の厳格化が求められ、フォレンジック体制の整備を国家戦略の一環と位置付けています。[出典:経済産業省『経済安全保障推進法の概要』2023年]

各国規制に対応するには国際的なデータフロー管理が必須です。法務部門と連携し、越境アクセスポリシーを策定してください。

e-Evidence規則とGDPRを同一視しがちです。越境アクセスにはそれぞれ別の届出・社内承認プロセスが必要である点に注意しましょう。

[出典:内閣官房『経済安全保障推進法の概要』2023年]

システム設計とログ・履歴の連携

政府システム監査基準対応

JIS Q 27002最新版では、「データ取得時刻とユーザー操作ログの連携保存」を必須とし、書き込み履歴の完全保持を求めています。

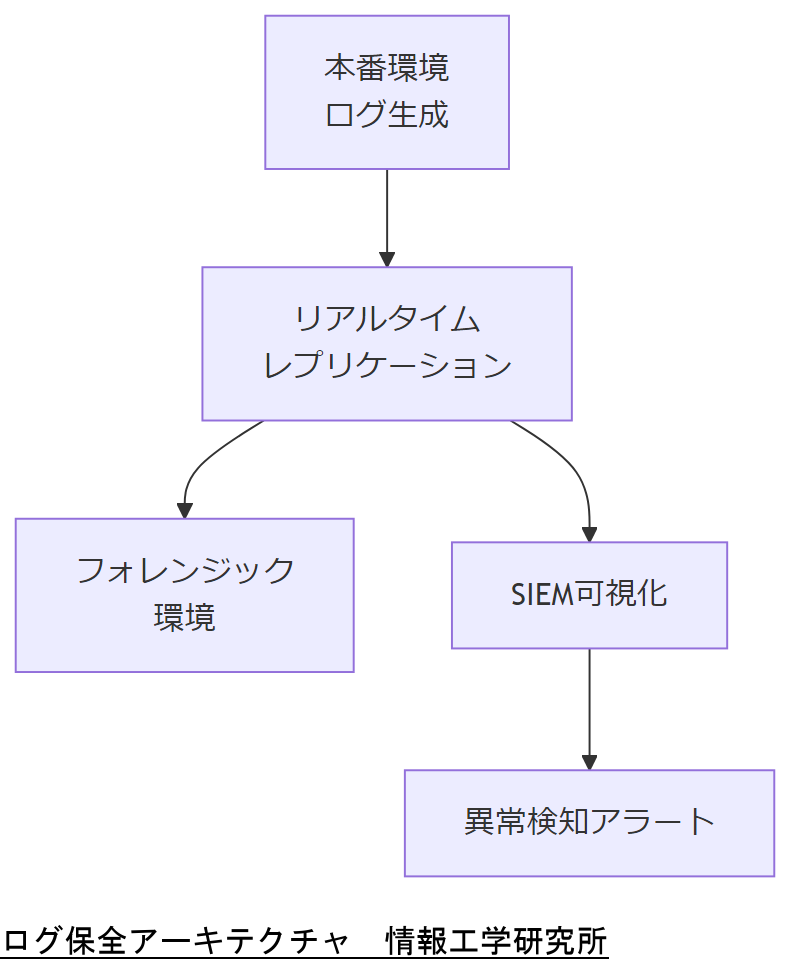

ログ保全アーキテクチャ

本番環境とフォレンジック環境でログレプリケーションを行い、常時ハッシュ照合する二重化アーキテクチャが推奨されます。

履歴監査と可視化

取得ログはSIEMツールで可視化し、異常検知と証跡監査のアラートを自動化。内閣府BCPガイドラインでは、日次レポート提出を義務付けています。

本番と解析環境でのログ連携は専門用語が多く誤解を招きます。図解資料を用意して運用部門へ説明してください。

SIEMのアラート設定レベルが高すぎるとノイズが増え、本当に重要な証跡を見逃す恐れがあります。初期設定時に閾値を慎重に調整しましょう。

[出典:内閣府『事業継続ガイドライン』2023年]

BCP:三重化と3段階運用

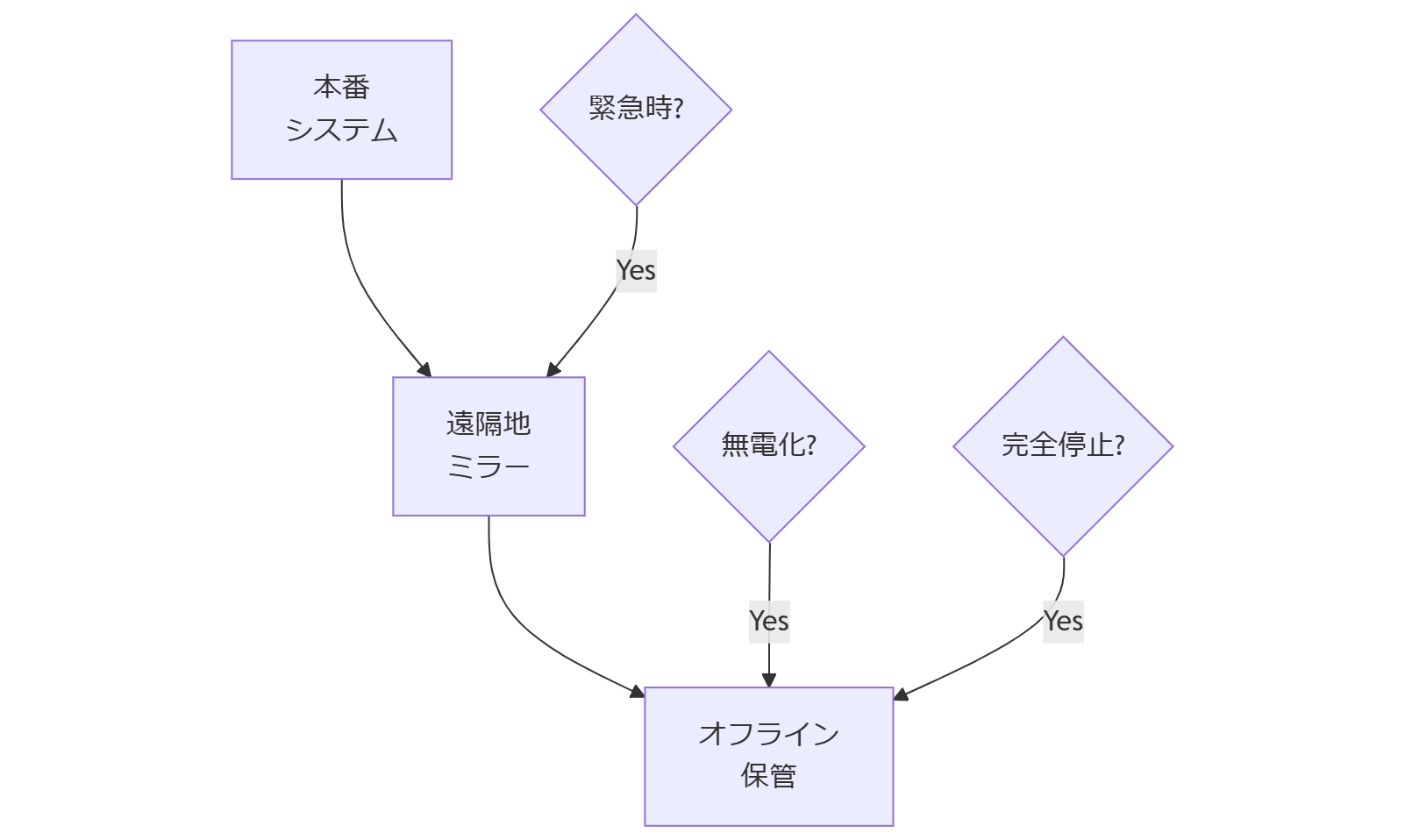

三重バックアップの基本構成

内閣府の事業継続ガイドラインでは、データ保存を「本番環境」「遠隔地ミラー」「オフライン保管」の三重化が基本と定めています。各レプリカは地理的に分散し、同一障害で全滅しない冗長性を確保します。

緊急・無電化・完全停止の3段階運用

BCPでは緊急時(部分障害)、無電化(電源途絶)、完全停止(主要設備故障)の3段階でオペレーションを定義します。各フェーズごとに切り替え基準・手順・責任者を明文化し、迅速かつ混乱なく対応可能な体制を構築します。

定期訓練とレビュー

同ガイドラインは年1回以上のBCP訓練を義務付け、実効性を検証するとともに、訓練結果をBCP文書に反映するレビューサイクルを求めています。訓練シナリオにはフォレンジック取得フェーズも含めましょう。

三重バックアップや運用段階の定義は専門用語が多いため、図表で視覚化し、各担当部署へ周知してください。

オフライン保管の媒体が機密文書と混在しないよう、保管場所のアクセス管理と識別ラベルを徹底しましょう。

[出典:国土交通省中部地方整備局『事業継続力認定ガイドライン(改定版)』令和6年5月]

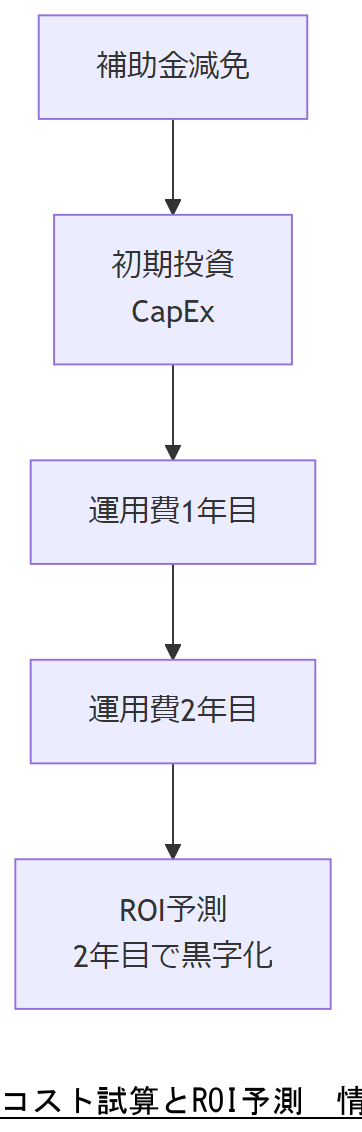

コスト試算と2年間の変化予測

初期導入コストの内訳

経済産業省のサイバーセキュリティ経営ガイドラインでは、ハードウェア・ソフトウェア・運用人件費を含めたBCP構築コストの目安を売上0.5%以内としています。

政府補助と税制優遇

中小企業庁の資料では、事業継続力強化計画の認定を受けると、補助金や固定資産税の減免措置が利用可能です。補助率は設備投資額の1/2以内となる場合があります。

2年間の運用コスト変動予測

DX推進ガイドライン2025は、運用コストが初年度にピークを迎えた後、運用効率化により2年目で約20%削減されるモデルケースを紹介しています。投資回収期間の想定に有用です。

コスト試算は経営層向けに要点を整理し、補助金活用シミュレーションを併せて提示してください。

補助金を前提にすると申請スケジュールが遅れる可能性があります。余裕を持った計画策定が必要です。

[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2022年]

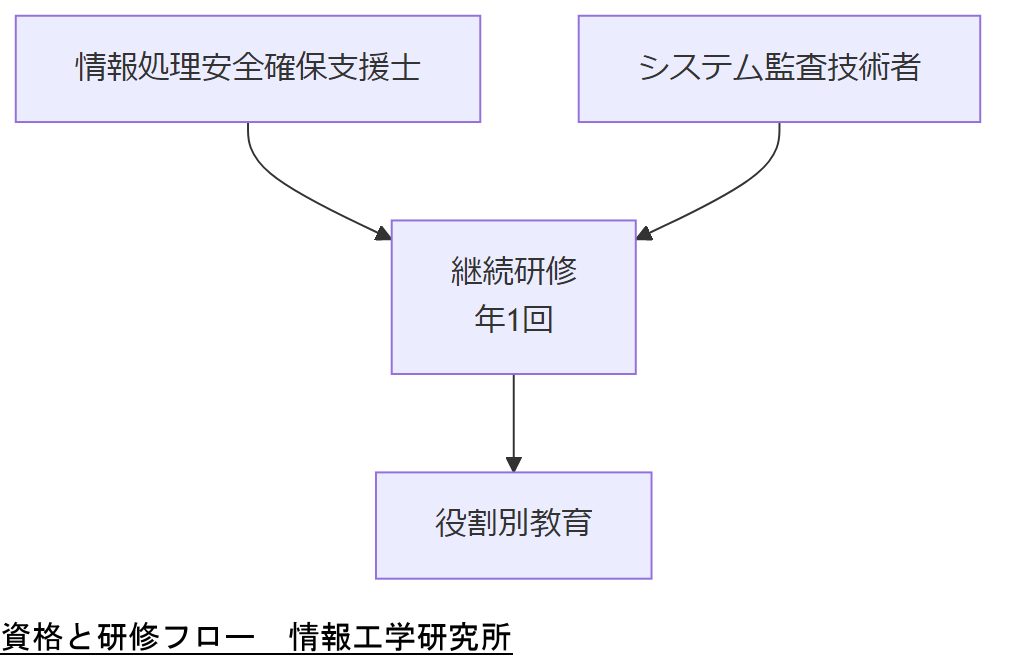

必要資格と人材育成

情報処理安全確保支援士

IPAの国家資格「情報処理安全確保支援士」は、サイバーリスク分析・対策立案能力を保有し、経営層への提言も担います。登録手続き後は“登録セキスペ”として法的要件を満たせます。

システム監査技術者

同じくIPAの「システム監査技術者」は、システム全体のリスクとコントロールを評価し、独立した監査人として組織ガバナンスを強化します。運用レビューに必須の存在です。

継続的研修プログラム

経産省ガイドラインは、従業員の役割別研修を年1回以上実施し、BCPやフォレンジックの基礎を反復学習することを推奨しています。

資格要件と研修頻度は計画的に立案し、人事評価制度に組み込むことで習熟度向上を図ってください。

研修の受講率向上には上司承認フローの簡素化が有効です。事前申請手順の見直しを検討しましょう。

[出典:IPA『情報処理安全確保支援士試験制度紹介』2023年]

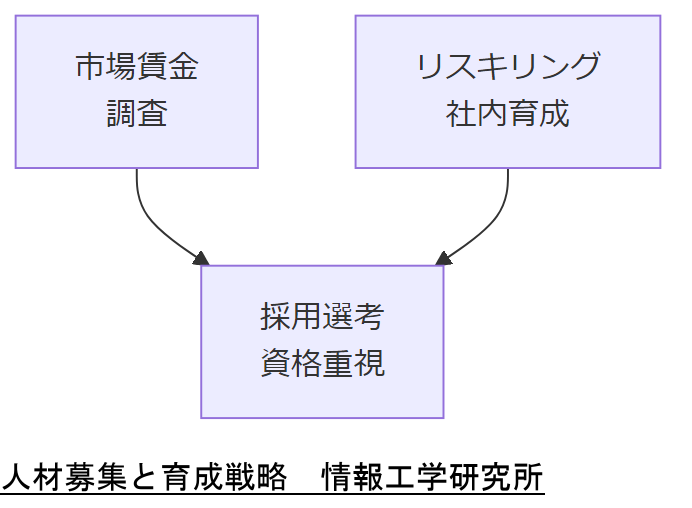

人材募集戦略

市場賃金動向の把握

経済産業省の調査によれば、サイバーセキュリティ人材の平均年収は一般IT職と比較して10〜20%高く、相応の待遇提示が必要です。

リスキリングと社内登用

中小企業庁は既存社員へのリスキリング支援を推奨しており、外部講師やeラーニングを活用した育成プログラムが補助対象となります。

採用チャネルと選考基準

IPAは新卒採用・中途採用ともに「資格保有者優遇」「事例問題解答能力」を選考要件とすることを推奨し、採用時にフォレンジック演習を課すケースも増えています。

待遇・研修企画・選考基準を人事部と連携し、早期合格者紹介制度など具体策を検討してください。

社内育成中心とする場合も、中途採用枠を設けることで知見の多様化を図りやすくなります。バランスを考えましょう。

[出典:中小企業庁『事業継続力と競争力を高めるデジタル化』2021年]

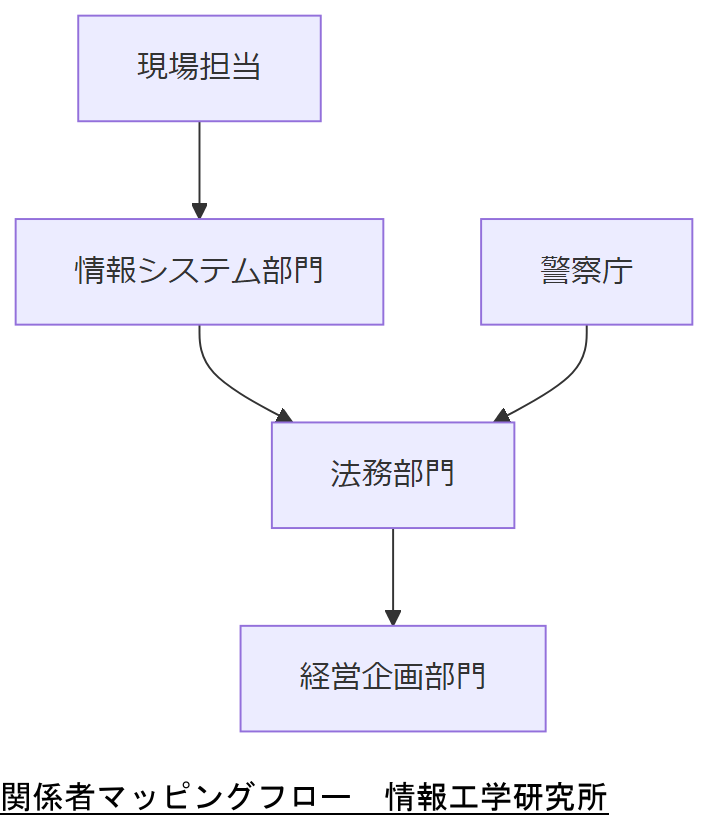

関係者マッピングと注意点

社内ステークホルダーの特定

フォレンジック業務には情報システム部門、法務部門、経営企画部門、および現場担当者が連携する必要があります。各部門には役割と責任を明確化し、迅速な対応を目指します。

外部機関との連携体制

警察庁や検察庁との連携が必要な場合には、正式な窓口を通じた依頼手順を定め、Chain of Custodyを保全しながら情報提供を行います。

各部署間の情報フローを可視化し、役割分担とエスカレーションルートを文書化してください。

連携チャネルが多岐にわたるほど混乱リスクが高まります。連絡先リストと担当表を常に最新化しましょう。

[出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2021年]

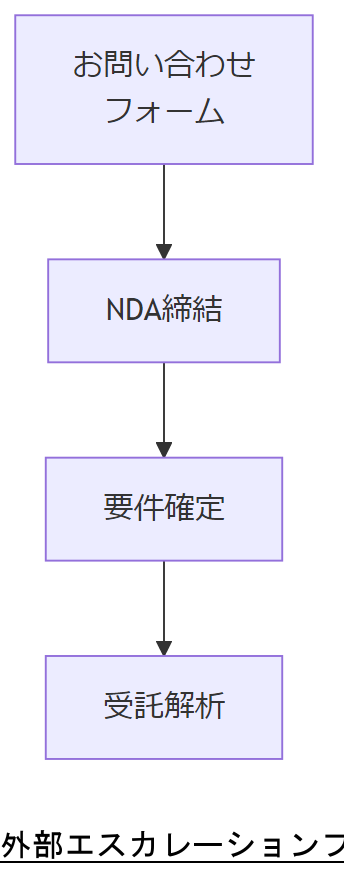

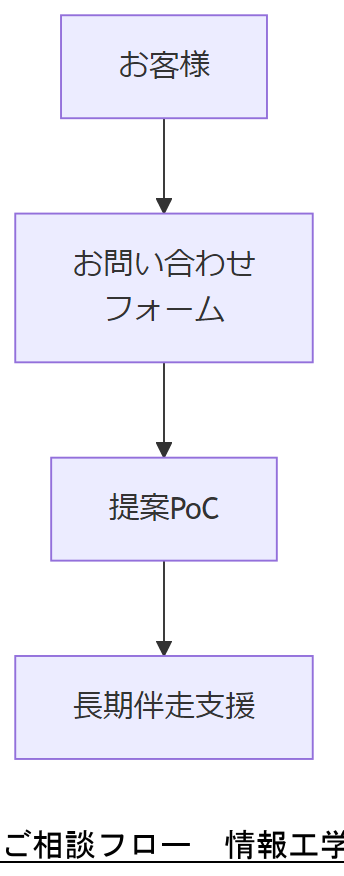

外部専門家へのエスカレーション

情報工学研究所への相談手順

フォレンジックや高度解析が必要な場合は、まず弊社お問い合わせフォーム経由でご相談ください。正式依頼後に守秘契約を締結し、詳細要件を詰めます。

他機関との共同調査

経済安全保障推進法に基づく指定基金プロジェクトでは、学術機関や公的研究所との共同研究が進められており、弊社はこれらと連携した高度解析サービスも提供しています。

外部委託の判断基準や予算承認フローを事前に整理し、迅速に契約手続きを進められるようにしてください。

NDA締結までのリードタイムは2週間以上かかる場合があります。余裕を持ったスケジュール調整をおすすめします。

[出典:経済産業省『第9回 産業サイバーセキュリティ研究会事務局説明資料』2024年]

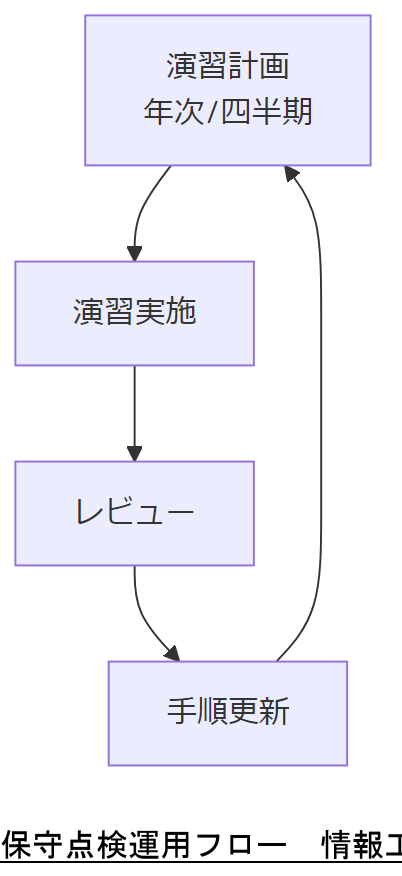

保守・点検運用フロー

定期点検スケジュール

内閣府BCPガイドラインでは、年次および四半期ごとの演習・点検を推奨しています。フォレンジックデータの完全性確認や手順見直しを定期実施してください。

運用記録と改善活動

各演習後はレビューを行い、手順書やシステム設定を更新します。変更履歴はログとして保存し、次回点検時に比較可能とします。

点検結果と改善事項を定例会議で報告し、社内規程や手順書への反映をルール化してください。

点検頻度を増やすほど運用負荷が高まります。優先度をつけたプランニングが重要です。

[出典:内閣府『事業継続ガイドライン第三版』2013年]

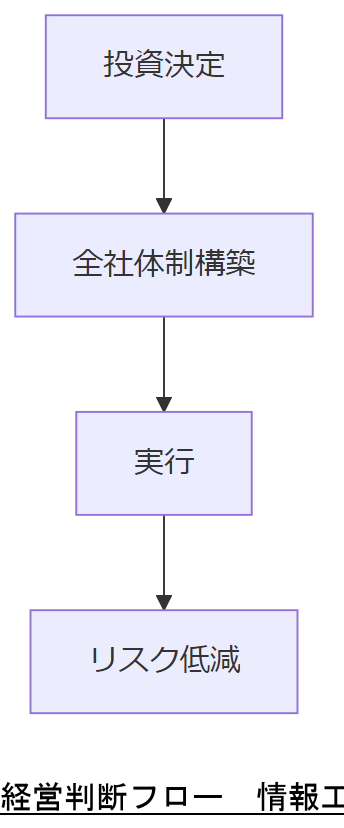

まとめ:経営判断の要点

ROIとリスク低減効果

フォレンジック投資は、データ真正性維持とBCP整備を同時に実現し、事故時の損失を最小化します。損害想定額との比較でROIを定量化してください。

全社的な体制構築の必要性

単独部門での取り組みでは運用が継続困難です。経営層のコミットメントを得て、フォレンジック・BCPを融合した全社体制を構築しましょう。

上層部への提案資料にはコストと効果をグラフ化し、導入後の成果イメージを明確に示してください。

定量データが弱い場合は、外部公的データを活用してベンチマークを示すと説得力が高まります。

[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2022年]

情報工学研究所へ相談を

本記事で解説した手順・体制構築は、情報工学研究所が最適なパートナーです。各章の内容に関する詳細検証やPoC(概念実証)、長期的な伴走支援をご希望の際は、お問い合わせフォームよりお気軽にご連絡ください。

おまけの章:重要キーワード・関連キーワードマトリクス

重要キーワード・関連キーワードマトリクス

| キーワード | 関連キーワード | 説明 |

|---|---|---|

| EXIF復旧 | メタデータ解析, タグ修復 | 撮影日時や位置情報など改ざんされたEXIF情報を技術的に再構築・修復する手法。 |

| デジタルフォレンジック | 証拠保全, Chain of Custody | デジタルデータを証拠として収集・解析・報告し、裁判所で認められる形式で管理するプロセス。 |

| JIS Q 27002 | 情報セキュリティ管理, ISO/IEC 27002 | 情報セキュリティ管理策を定めた日本工業規格。データ保全やアクセス管理のベストプラクティスを規定。 |

| e-Evidence規則 | 越境データアクセス, GDPR | EU域内のデジタル証拠を域外当局が取得可能とする提案規則。クラウド証拠法制の国際標準化。 |

| 事業継続ガイドライン | BCP, 三重バックアップ | 内閣府が策定した事業継続計画(BCP)指針。三重バックアップと段階的運用を基本とする。 |

| SHA-256ハッシュ | データ完全性検証, ビットストリーム複製 | ビット列の一方向関数による要約値。変更検知や真正性検証のために使用。 |

| 電子署名タイムスタンプ | 電子署名法, 技術的証明 | 取得時刻を公式に証明する技術。法務省のガイドラインで証拠保全手段として認められる。 |

| Verifiable Credential | デジタル証明書, ブロックチェーン | 検証可能なデジタル証明書技術。改ざん防止と真正性担保を両立する新たな運用方式。 |

| Chain of Custody | 証拠連鎖, ログ管理 | 証拠が収集から報告までの全過程で適切に管理・記録されることを示すプロセス。 |

| SIEMアラート | ログ可視化, 異常検知 | セキュリティログを統合管理し、異常をリアルタイムで検知・通知する仕組み。 |

はじめに

写真が語る真実:EXIFデータの重要性と改ざんの影響 写真は私たちの思い出を記録し、共有する重要な手段です。しかし、写真に埋め込まれるEXIFデータ(Exchangeable Image File Format)は、単なるメタ情報以上の役割を果たしています。撮影日時、カメラの設定、位置情報など、EXIFデータは写真が撮影された背景や状況を明らかにする貴重な情報源です。このデータが改ざんされると、写真の信憑性が損なわれ、重要な証拠としての価値が失われる可能性があります。 特に、法的な場面や企業の危機管理において、EXIFデータは事件の時刻や状況を特定するための重要な手がかりとなります。改ざんが行われた場合、真実を追求する上での障害となり得るため、データ復旧の専門家の支援が必要です。本記事では、改ざんされたEXIFデータの復旧方法や、写真メタ情報から事件時刻を特定する手法について詳しく解説します。信頼できる情報をもとに、写真が持つ真実を取り戻すための一歩を踏み出しましょう。

EXIFデータとは何か?:写真メタ情報の基礎知識

EXIFデータとは、写真や画像ファイルに埋め込まれるメタ情報の一種で、主にデジタルカメラやスマートフォンで撮影された画像に付随します。このデータには、撮影日時、カメラのモデル、シャッタースピード、絞り値、ISO感度、位置情報(GPSデータ)など、撮影時の詳細な設定が記録されています。これにより、写真がどのような条件で撮影されたかを知る手がかりとなります。 EXIFデータは、特に法的な証拠としての役割を担うことが多く、事件の発生時刻や状況を特定するために利用されることがあります。ただし、EXIFデータが改ざんされると、その信頼性が著しく低下します。改ざんの手法は多岐にわたり、意図的にデータを変更することで、撮影日時や位置情報を偽装することが可能です。このような行為は、証拠としての価値を損ない、真実を追求する上での大きな障害となります。 そのため、EXIFデータの正確性を確認することは、特に法的な場面において非常に重要です。データが改ざんされているかどうかを見極めるためには、専門的な知識と技術が必要です。データ復旧の専門家は、このような状況において信頼できる情報を提供し、事実を明らかにする手助けを行います。EXIFデータの理解は、写真が持つ真実を探る第一歩となります。

改ざんの手法:EXIFデータを変更する方法とその目的

EXIFデータの改ざんは、さまざまな手法によって行われます。最も一般的な方法は、専用のソフトウェアを用いてデータを直接編集することです。これにより、撮影日時や位置情報を自由に変更できるため、意図的に事実を歪めることが可能になります。例えば、ある事件の発生時刻を隠すために、撮影日時を後ろにずらすことができるのです。 また、スマートフォンアプリや画像編集ソフトウェアを使用して、EXIFデータを削除することも一般的です。この場合、データが完全に消去されるため、元の情報を復元することは非常に困難になります。特に、証拠としての価値が重要な場面において、このような改ざんは深刻な問題を引き起こします。 改ざんの目的は多岐にわたりますが、一般的には不正行為の隠蔽や、特定の状況を有利に解釈するために行われます。例えば、法的なトラブルを避けるために、実際の撮影日時を偽ることが考えられます。また、SNSなどでの自己演出の一環として、位置情報を変更することもあります。これらの行為は、信頼性の高い情報を求める場面では特に問題視されるため、データ復旧の専門家による正確な情報の確認が求められます。EXIFデータの改ざんは、単なる情報の変更に留まらず、真実を追求する上での障害となり得るのです。

データ復旧のプロセス:改ざんされたEXIFデータを復元する手法

改ざんされたEXIFデータを復元するプロセスは、専門的な知識と技術を必要とする複雑な作業です。まず、データ復旧の専門家は、改ざんの程度を評価するために、対象の画像ファイルを詳細に分析します。この際、EXIFデータの構造や、どの部分が変更されたのかを特定することが重要です。 次に、復元手法としては、元のデータを再構築することが挙げられます。これには、画像の撮影時に関連する情報(例えば、撮影機器の特性や撮影環境に関するデータ)を参照し、正しいEXIFデータを推測して再生成する方法があります。このプロセスでは、専門的なソフトウェアを使用して、データの復元を試みます。 さらに、場合によっては、他の画像やデータソースと照合し、信頼性の高い情報を得ることもあります。このようにして、改ざんされたEXIFデータの信憑性を回復し、写真が持つ本来の意味や価値を取り戻すことが目指されます。 また、データ復旧の過程では、法的な観点からも配慮が必要です。復元されたデータが証拠として使用される場合、その手法やプロセスが適切であることを証明するための文書化が求められます。これにより、復元された情報の信頼性が保証され、法的な場面でも有効に活用されることが期待されます。信頼できるデータ復旧の専門家によるサポートがあれば、改ざんされたEXIFデータの復元も可能となり、真実を追求する手助けとなります。

事件時刻の特定:EXIFデータから得られる証拠の分析

EXIFデータを活用して事件時刻を特定するためには、データの詳細な分析が不可欠です。まず、EXIFデータには撮影日時やカメラの設定、位置情報が含まれており、これらは事件の発生時刻や場所を明らかにするための重要な手がかりとなります。データ復旧の専門家は、これらの情報を総合的に評価し、写真が撮影された状況を再構築することが求められます。 具体的には、撮影日時が示す時間帯や、位置情報が示す地理的な位置を照らし合わせることで、事件が発生した可能性のある時間と場所を特定できます。また、同時に複数の写真が存在する場合、それらのEXIFデータを比較することで、より正確な時間軸を構築することが可能です。このような手法により、事件の流れや関与した人物の動きなど、詳細な状況を把握することができます。 さらに、EXIFデータが改ざんされていないかを確認するための手法も重要です。データの整合性を確認することで、信頼性の高い証拠としての価値を持つ情報を得ることができます。データ復旧の専門家は、これらの分析を通じて、真実を明らかにするための強力なサポートを提供します。EXIFデータを正しく活用することで、事件時刻の特定や証拠の分析が行われ、法的な場面でも有効に機能することが期待されます。

ケーススタディ:実際の事件におけるEXIFデータの役割

実際の事件において、EXIFデータがどのように活用されたかを示すケーススタディがあります。ある交通事故の調査において、警察は現場での目撃者の証言や防犯カメラの映像とともに、事故に関与した車両のドライバーが撮影した写真を分析しました。この写真には、事故発生直後に撮影されたものであることを示すEXIFデータが埋め込まれていました。 EXIFデータによると、撮影日時は事故発生時刻と一致しており、位置情報も事故現場を示していました。しかし、その後の調査で、ドライバーが意図的に撮影日時を改ざんしていたことが判明しました。データ復旧の専門家が介入し、改ざんされた部分を特定し、元の正しい情報を復元することに成功しました。この結果、ドライバーは事故の責任を問われることとなり、法的な手続きが進められました。 このケースは、EXIFデータが事故の真実を明らかにする重要な役割を果たすことを示しています。改ざんされたデータを復元することで、法的な証拠としての信頼性を取り戻し、事実を追求する上での障害を克服することができました。EXIFデータの正確性は、事件の解決に向けて欠かせない要素であることがわかります。データ復旧の専門家の支援を受けることで、真実を明らかにするための道が開かれるのです。

改ざんされたデータから見える真実の価値

改ざんされたEXIFデータから真実を見出すことは、法的な場面や企業の危機管理において極めて重要です。EXIFデータは、撮影日時や位置情報、カメラ設定など、写真が持つ背景情報を提供する貴重なメタデータです。しかし、意図的な改ざんが行われることで、その信頼性は損なわれ、証拠としての価値が失われることがあります。 データ復旧の専門家は、改ざんされたEXIFデータの復元を通じて、写真が持つ本来の意味や価値を取り戻す手助けを行います。専門的な知識と技術を駆使して、データの分析や復元を行うことで、事件の発生時刻や状況を特定し、真実を追求するための強力なサポートを提供します。具体的な事例を通じて、EXIFデータがどのように事件解決に寄与するかを理解することは、データの信頼性を確保する上で非常に有益です。 今後、データの改ざんに対する警戒が求められる中で、信頼できるデータ復旧の専門家の存在はますます重要となります。EXIFデータの正確性を確認し、真実を明らかにするための手段として、その価値を再認識することが必要です。写真が持つ真実を取り戻すために、専門家の支援を積極的に活用していきましょう。

あなたの写真データを守るために今すぐできること

あなたの写真データを守るためには、日々のバックアップとデータ管理が不可欠です。特に、重要な瞬間を収めた写真や、法的な証拠として必要な画像は、慎重に扱う必要があります。まずは、定期的にデータをバックアップし、外部ストレージやクラウドサービスに保存することをお勧めします。これにより、万が一のデータ消失や改ざんに備えることができます。 また、EXIFデータの重要性を理解し、写真を共有する際には、そのデータが改ざんされていないかを確認する習慣をつけましょう。もし改ざんの疑いがある場合は、専門家に相談することで、正確な情報を取り戻す手助けを受けることができます。データ復旧の専門家は、あなたの大切な写真を守るための心強い味方です。信頼できるサポートを受けることで、安心して写真を楽しむことができるでしょう。

EXIFデータ復旧における法律的・倫理的な考慮事項

EXIFデータの復旧においては、法律的および倫理的な考慮が極めて重要です。まず、データ復旧の過程で得られた情報が法的な証拠として使用される場合、その手法やプロセスが適切であることを証明する必要があります。これには、復元作業の記録や、使用した技術の説明が含まれます。適切な手続きを踏むことで、復元されたデータの信頼性を高め、法的な場面でも有効に活用されることが期待されます。 また、プライバシーの観点からも注意が必要です。特に、他人の写真やデータを扱う場合、その情報の取り扱いには慎重を期すべきです。無断で他人のデータを復元したり、改ざんされた情報を利用することは、法的な問題を引き起こす可能性があります。データ復旧の専門家は、顧客のプライバシーを尊重し、適切な手続きを遵守することが求められます。 さらに、情報の正確性や完全性を保証することも重要です。復元されたEXIFデータが誤った情報を含んでいる場合、それが法的な判断に影響を与える可能性があります。したがって、専門家はデータの復元に際して、常に正確な情報を提供するよう努める必要があります。法律と倫理を遵守したデータ復旧を行うことで、信頼性の高い情報をもとに真実を追求することが可能となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。