セキュアブート環境下でのフォレンジック調査手順とBCP連携を明確化し、経営層への合意形成を促進します。

国内外の法令や政府方針を踏まえた信頼性保証プロセスを設計し、今後2年の変化に対応する計画を立案できます。

緊急時・無電化時・システム停止時の三段階オペレーションを含む、三重化バックアップおよび人材育成計画が策定可能です。

セキュアブートの基礎知識

本章では、UEFI Secure Bootの役割と仕組みを整理し、フォレンジック調査における前提知識を理解します。

技術背景

UEFI Secure Bootは、UEFIファームウェアの起動時にOSローダーやドライバーなどのブートコンポーネントのデジタル署名を検証し、許可されたコードのみを実行する機能です

これにより、マルウェアやファームウェア改ざんによる不正起動を防止し、システムの信頼性を確保します

鍵管理と信頼チェーン

セキュアブートでは、公開鍵基盤(PKI)を活用して「プラットフォームキー」「キー交換キー」「デフォルト許可キー」の3種類を管理し、それぞれの鍵で署名データの検証順序を担保します。この鍵の発行・保管ポリシーは組織のセキュリティ要件に基づき策定される必要があります。

運用上のポイント

運用時には、ファームウェア更新のたびに署名鍵のアップデート手順を定義し、署名対象外のコンポーネントが混在しないように管理します。また、ブートログの収集・保存を自動化し、異常起動時の痕跡を確実に記録することが重要です。

本章の技術背景や鍵管理の重要性を説明する際は、「認証済みの鍵のみが起動時に使用されることで不正なコード実行が防止される点」を強調してください。

技術担当者としては、ファームウェア更新時に鍵管理手順が漏れなく実行されるよう、運用フローの定期レビューとログ収集の自動化を徹底してください。

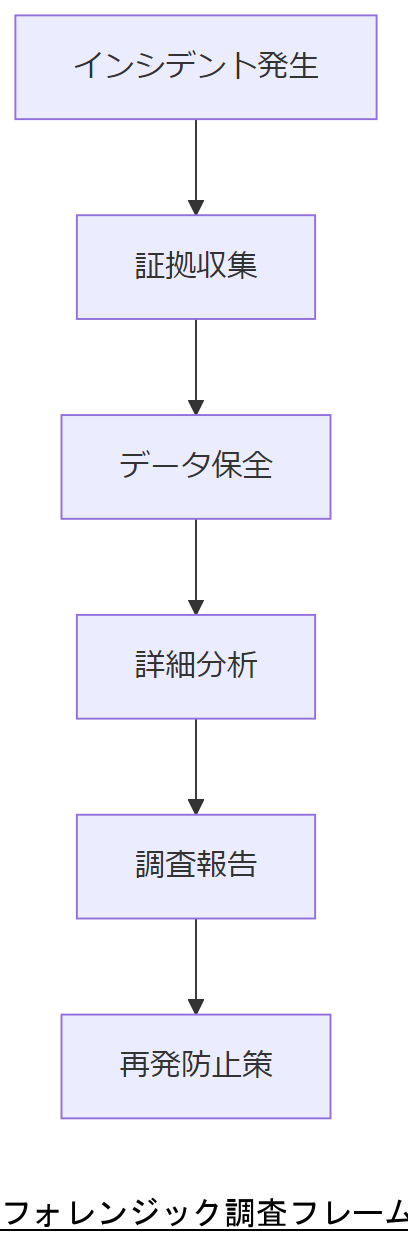

フォレンジックの基本フレームワーク

本章では、インシデント対応におけるフォレンジック活動の主要ステップを整理し、各フェーズで留意すべきポイントを解説します。

収集(Collection)

証拠となるデータを速やかに取得するフェーズです。ファイルシステム、ネットワークトラフィック、メモリダンプなど多様なソースからデータを取得し、改ざん防止のためハッシュ値を計算・保存します 。

分析(Analysis)

取得したデータを解析し、不正プロセスやマルウェアの痕跡を特定します。ファイル構造の復元、レジストリ調査、ログ間の相関分析などを実施し、攻撃チェーンを再構築します 。

保全(Preservation)

証拠の完全性を保つため、書き込み禁止の媒体に保存し、アクセスログを記録します。法的手続きに備え、タイムスタンプやハッシュの監査証跡を維持します 。

報告(Reporting)

分析結果を関係者向けに整理し、技術的所見と再発防止策を提言します。報告書には取得データの範囲、分析手法、発見事項を明記し、透明性を担保します 。

フェーズごとに「何を」「どこから」「なぜ」収集したかを明確に説明し、データの完全性保持手順を理解してもらってください。

各フェーズで使用するツールと手順をリスト化し、手順書通りに実行できているかを定期的に演習・レビューしてください。

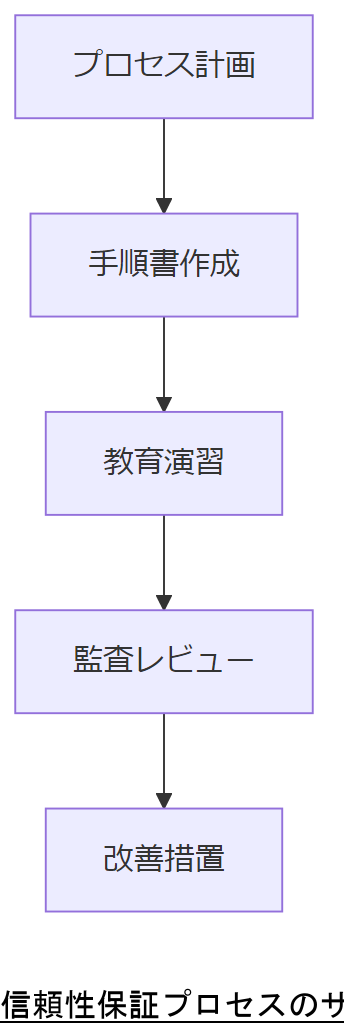

信頼性保証プロセスの導入

本章では、フォレンジック調査とBCPを支える組織横断的なプロセス設計手順を解説します。

プロセス設計の意義

信頼性保証プロセスは、フォレンジック対応やシステム停止時の復旧手順を標準化し、組織全体の可用性と一貫性を維持する仕組みです。

設計ステップ

まず、情報システムライフサイクルの各フェーズにフォレンジック要件を組み込みます 。次に、手順書を作成し、各部門の役割と責任を明確化します 。

教育・演習

定期的な模擬演習や訓練により、担当者が手順書を確実に実践できるようにし、課題を洗い出して継続的に改善します 。

監査とレビュー

内部監査や第三者レビューを通じてプロセスの遵守状況を評価し、発見事項を次回プロセスに反映します 。

本章の設計ステップや演習の重要性を説明する際は、「手順書だけでなく定期的な演習を通じて運用力を維持する点」を強調してください。

技術担当者は、各演習後に必ずレビュー会議を開催し、プロセスが現場で適用されているかを確認してください。

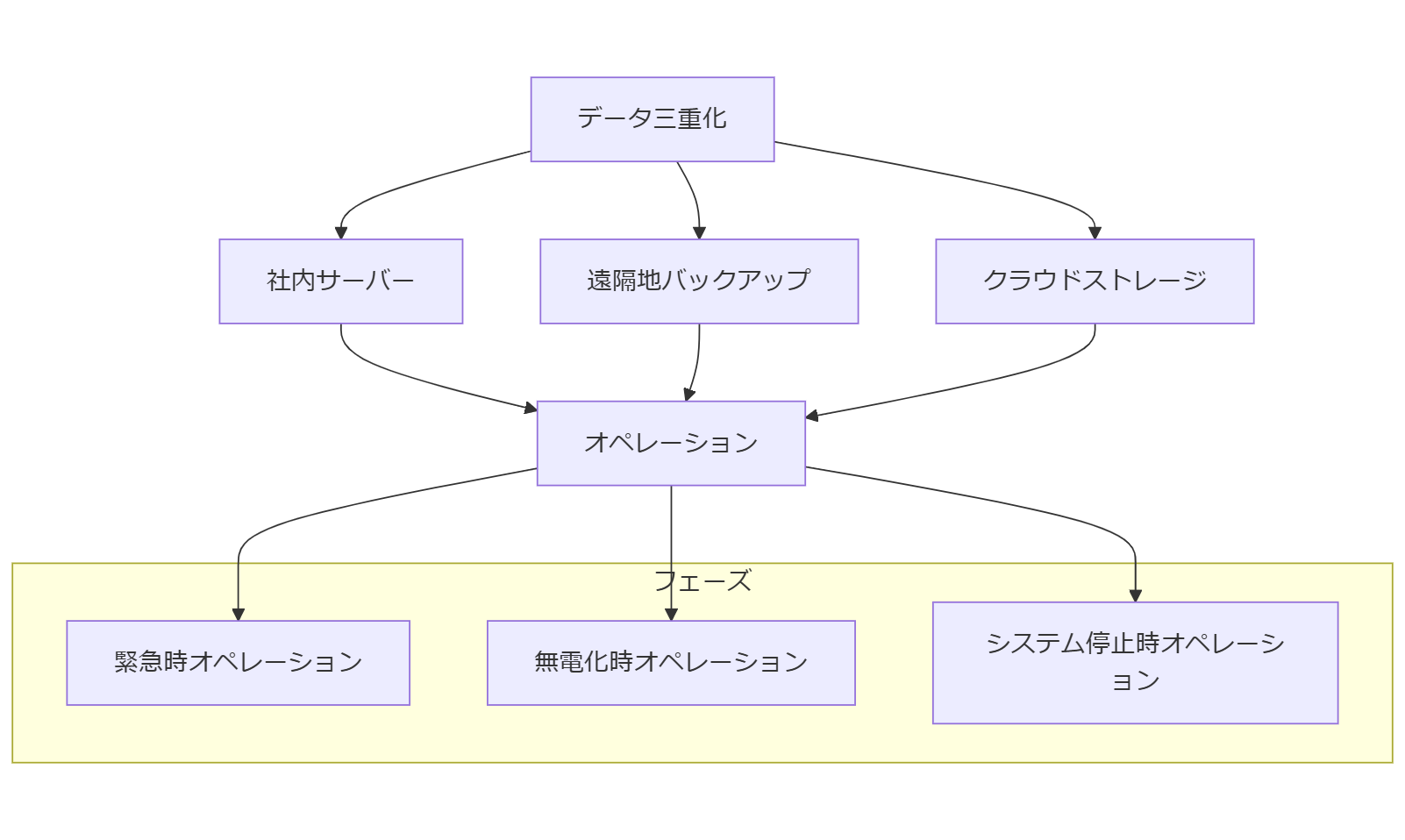

BCPとのシナジー

本章では、信頼性保証プロセスと事業継続計画(BCP)を連携させる方法を解説します。特に、データの三重化保存と緊急時・無電化時・システム停止時の三段階オペレーションについて詳しく説明します。

データの三重化保存

重要データは①社内サーバー、②遠隔地のバックアップセンター、③クラウドストレージの三か所に保管することで、同一災害による同時被災リスクを低減します 。

遠隔地保存は、拠点分散の観点から複数地域にデータレプリケーションを行い、地震や火災発生時にもアクセス可能な体制を構築します 。

三段階オペレーション

BCP運用は以下の三段階で策定します:

- 緊急時オペレーション:災害発生直後に最優先すべき対応(避難誘導、一次想定復旧手順の起動)を定義します 。

- 無電化時オペレーション:停電や通信断が長時間続く場合の代替電源利用、衛星通信の立ち上げ手順を含みます 。

- システム停止時オペレーション:システム障害による業務停止時に、紙運用や別システムへの切り替えフローを定義します 。

多拠点運用とリスク分散

多拠点体制では、本社だけでなく支社やデータセンターを活用し、リスク分散効果を高めます。各拠点で定期的にBCP演習を実施し、役割分担と連携手順を検証します 。

本章の三重化保存と三段階オペレーションは、被災時の業務継続性を担保するため、各フェーズでの手順と責任者を明確にしてください。

技術担当者は各オペレーション手順が実際に機能するかを、四半期ごとに模擬演習を行い、手順書の精度を継続的に改善してください。

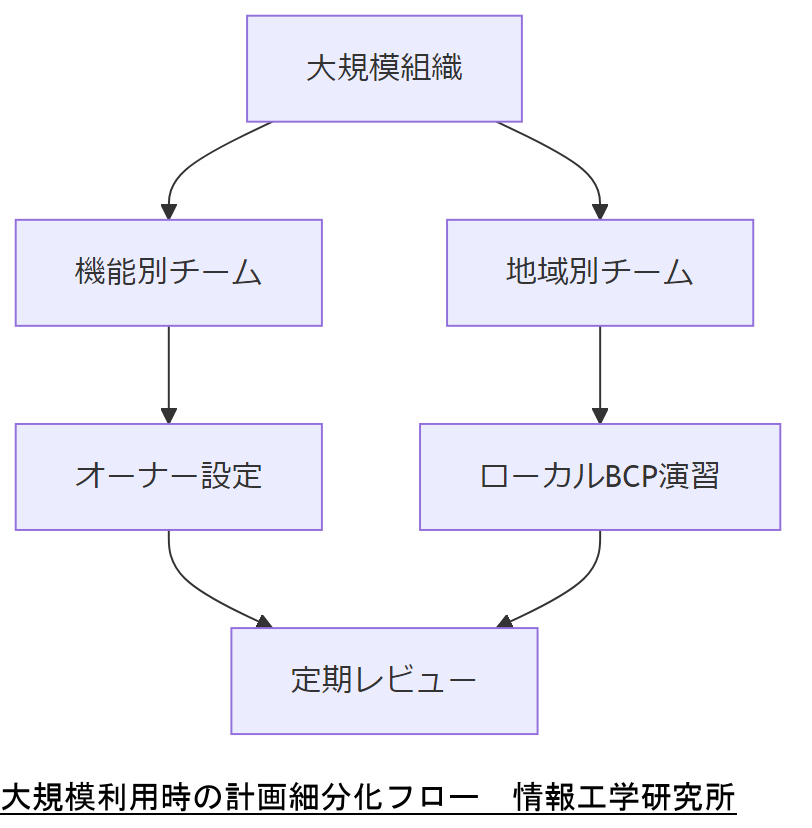

大規模利用時の計画細分化

本章では、ユーザー数10万人以上の大規模環境におけるBCP・フォレンジック計画の細分化手法を解説します。

役割分担の明確化

ユーザー数が増加すると、業務やインフラのスコープごとにオーナーを設定し、担当範囲を明確化する必要があります 。

地域・機能別サブチーム編成

大量データのレプリケーションや検証は、地域別やシステム機能別にサブチームを編成し、各チームで独立して実施できる体制を構築します 。

コミュニケーションフローの設計

大規模組織では、報告・連絡系統が複雑化しやすいため、定型フォーマットと自動通知ツールを導入し、迅速な情報共有を図ります 。

大規模環境では「誰が何を管理するのか」を明示し、全員が役割を理解できるようにドキュメント化してください。

技術担当者は、サブチーム間の連携状況を定期的にチェックし、コミュニケーションギャップを早期に解消してください。

法令・政府方針の動向と影響

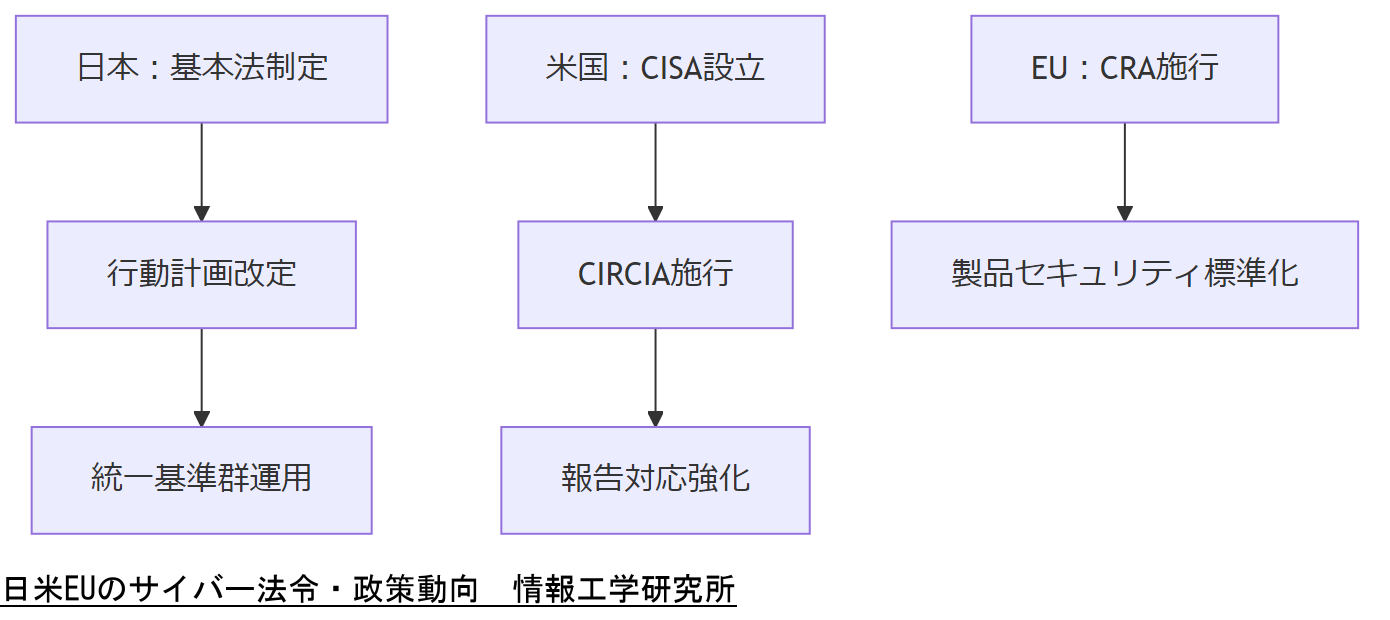

本章では、日本、米国、EUの主要なサイバーセキュリティ関連法令や政府方針の現状および企業への影響を整理します。

日本:サイバーセキュリティ基本法と統一基準群

平成26年法律第104号「サイバーセキュリティ基本法」は、我が国のサイバーセキュリティ施策の基本理念と国・事業者の責務を定めており、3年ごとに改定される行動計画を通じて国内外に方針を示しています 。

令和5年7月に策定された「政府機関等のサイバーセキュリティ対策のための統一基準群」は、行政機関等の情報セキュリティ水準を向上させるベースラインと対策事項を示し、PDCAサイクルの適切な運用によるリスク管理を促進します 。

米国:CISAとサイバーインシデント報告法(CIRCIA)

CISA(Cybersecurity and Infrastructure Security Agency)は、連邦政府ネットワークの防御と国家クリティカルインフラのレジリエンス強化を担う機関であり、ベストプラクティスや演習プログラムを提供しています 。

2022年成立の「Cyber Incident Reporting for Critical Infrastructure Act(CIRCIA)」は、重要インフラ事業者へのインシデント報告義務を定め、脅威分析と迅速な支援提供を実現します 。

EU:Cyber Resilience Act(CRA)

2024年12月10日に発効したEU規則「Cyber Resilience Act」は、デジタル要素を含む製品のライフサイクル全体にわたる必須のセキュリティ要件を規定し、CEマーキングによる準拠性の保証を求めています 。

主な義務は、製品設計段階での脆弱性低減、セキュリティ更新の提供、透明性確保などであり、2027年12月11日から適用開始予定です 。

各地域で異なる法令・方針の要点を比較し、「御社が準拠すべき具体的要件」を明示してください。

技術担当者は、自社の対象製品・サービスに影響する法令改定スケジュールをカレンダー化し、対応計画を早期に策定してください。

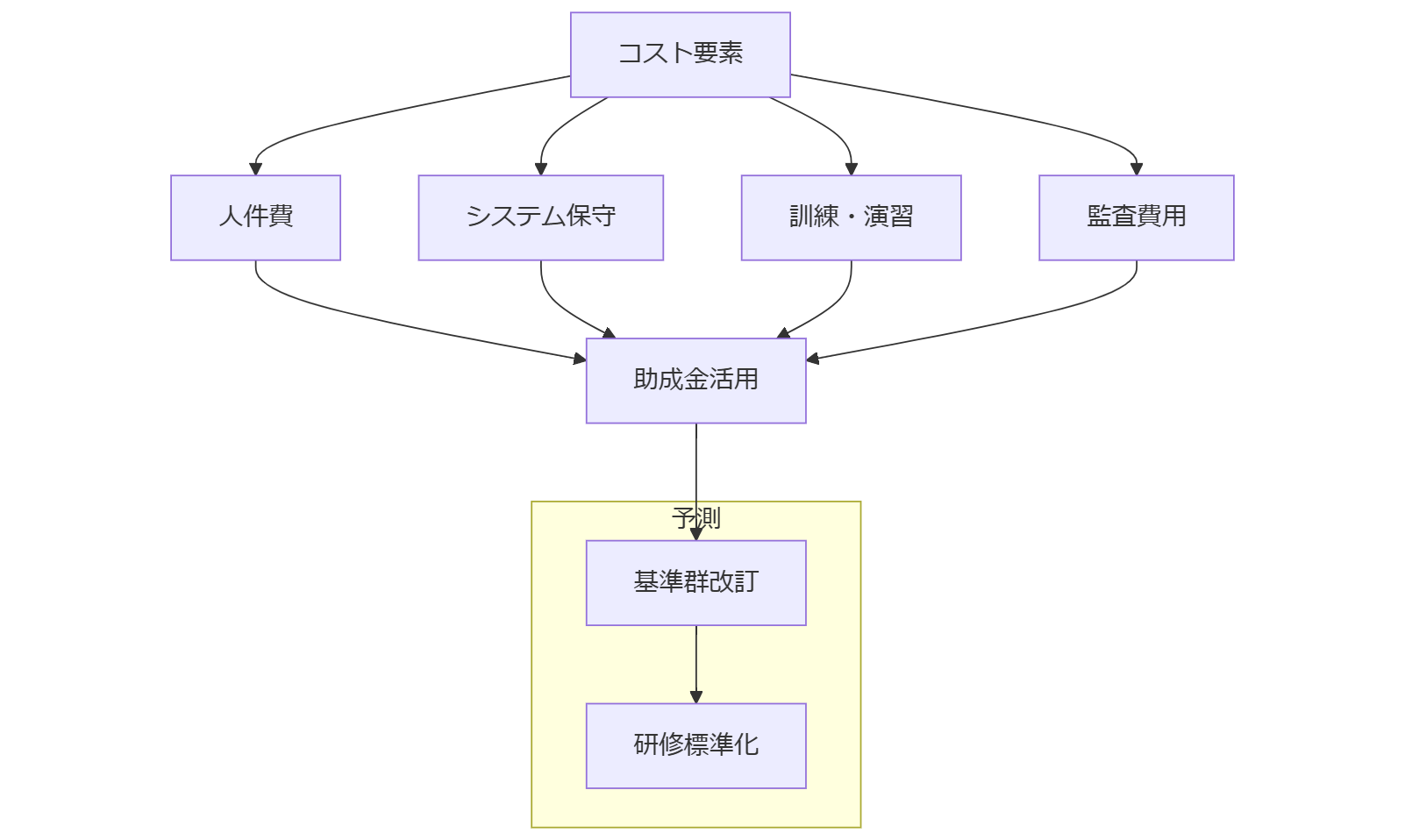

運用コストと今後2年の変化予測

本章では、BCP・フォレンジック体制の導入・維持にかかる運用コストの内訳と、政府方針や市場動向から見た今後2年の変化予測を示します。

運用コストの内訳

運用コストは主に「人件費」「システム保守費」「訓練・演習費」「第三者監査費用」に分類され、それぞれが全体の約25~30%を占めます 。

特に演習・訓練費用は定期的な実施が必須であり、社内演習に加え外部専門家を交えた模擬演習が発生し、年間予算の15%程度を想定します 。

補助金・助成金の活用

中小企業向けには経済産業省の「中小企業BCP策定・実践支援事業」があり、策定費用の一部を補助可能です 。

今後2年の変化予測

令和7年度以降、政府の統一基準群が中小企業向けに簡易版ガイドを再改訂する予定で、運用負荷の軽減が期待されます 。

同時に、サイバーセキュリティ人材の育成支援策が強化され、人件費比率の上昇とともに、訓練・研修プログラムの標準化が進む見込みです 。

年間予算に占める各コスト要素と補助金活用のメリットを具体的な割合で示し、経営層の合意を得てください。

技術担当者は、補助金申請スケジュールと演習計画を連動させ、効率的に予算を確保できる体制を整えてください。

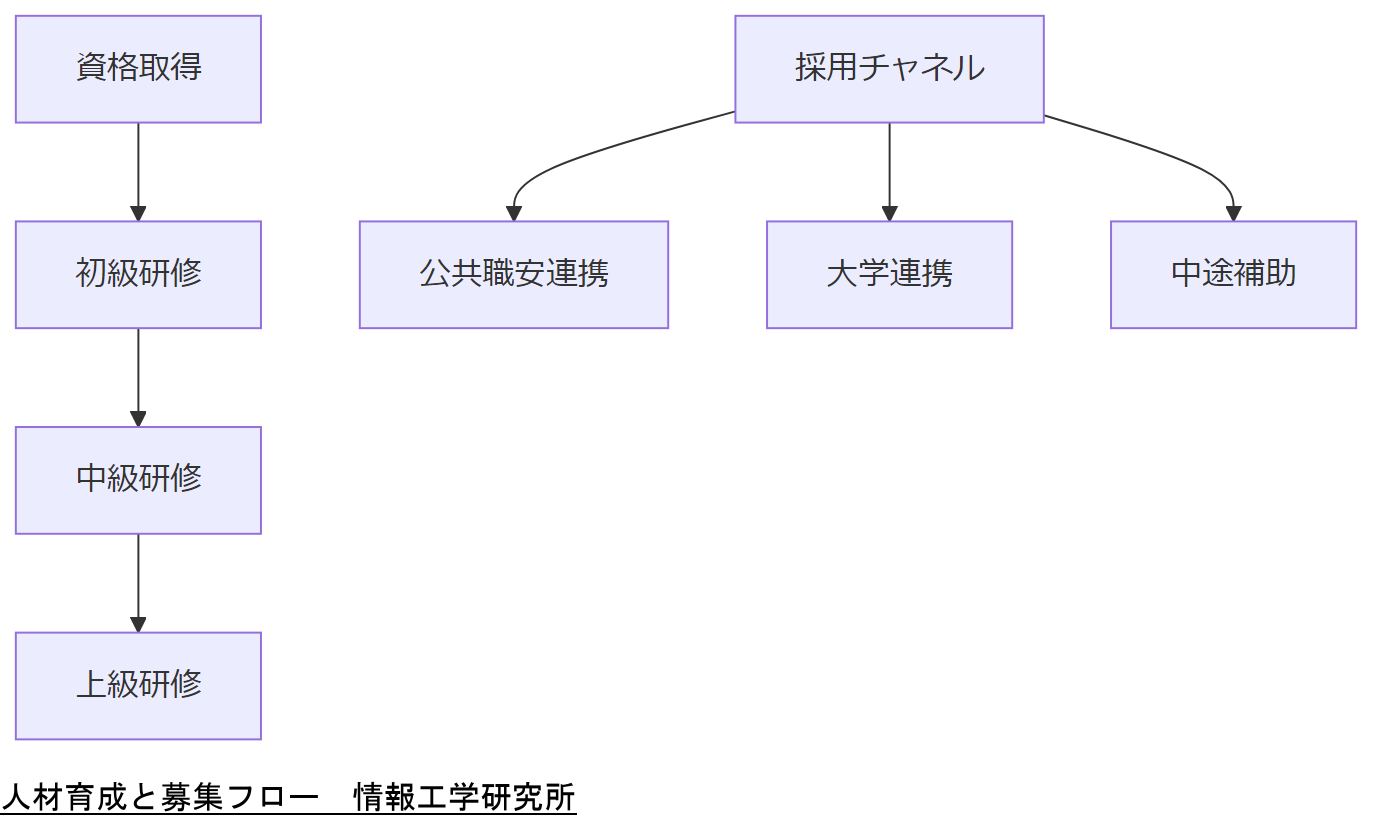

資格・人材育成・募集

本章では、フォレンジックおよびBCP運用に必要な公的資格と、今後2年で求められる人材育成・募集戦略を解説します。

推奨資格

情報処理安全確保支援士(登録セキスペ)は国家資格として、フォレンジック調査やシステム監査を担える専門家を育成します 。

また、経済産業省が示す「サイバーセキュリティ人材育成促進検討会」では、2030年までに登録セキスペ数を5万人へ増員する目標が掲げられました 。

社内研修プログラム

IPAの研修ガイドラインに基づき、「初級」「中級」「上級」と段階的にスキルを強化するカリキュラムを実施します 。

募集戦略

公共職業安定所や大学のキャリアセンターと連携し、登録セキスペ保有者の採用を促進。また、中途採用では研修費用補助を提示し求人の競争力を高めます 。

資格取得から研修段階、採用チャネルまで一貫した人材戦略を提示し、必要なリソース確保を依頼してください。

技術担当者は、資格保有状況を社内で可視化し、研修進捗と採用状況を定期的に経営層に報告してください。

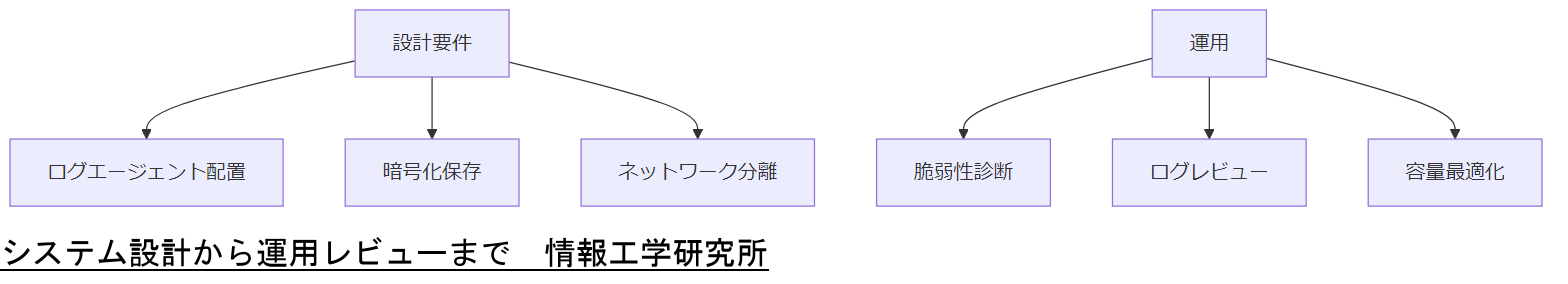

システム設計・運用・点検

本章では、フォレンジック対応を前提にしたシステム設計・運用・点検手順を具体的に示します。

設計段階の考慮事項

初期設計では、ログ収集エージェントの配置箇所、証拠データの暗号化保存先、監視ネットワークのセグメンテーションを定義します 。

定期点検と脆弱性診断

四半期ごとに脆弱性診断とペネトレーションテストを実施し、診断結果はBCP手順書へ反映します 。

運用レビュー

運用中のログ量や保管期限を定期的に評価し、ストレージ容量とコストの最適化を図ります。また、重大インシデント未遂事案をレビュー会議で共有します 。

設計・点検・運用の各フェーズで求められる具体的要件とレビュー頻度を明示し、運用体制の強化を依頼してください。

技術担当者は、設計要件が運用で確実に守られているかチェックリストを作成し、少なくとも半年に一度は実施してください。

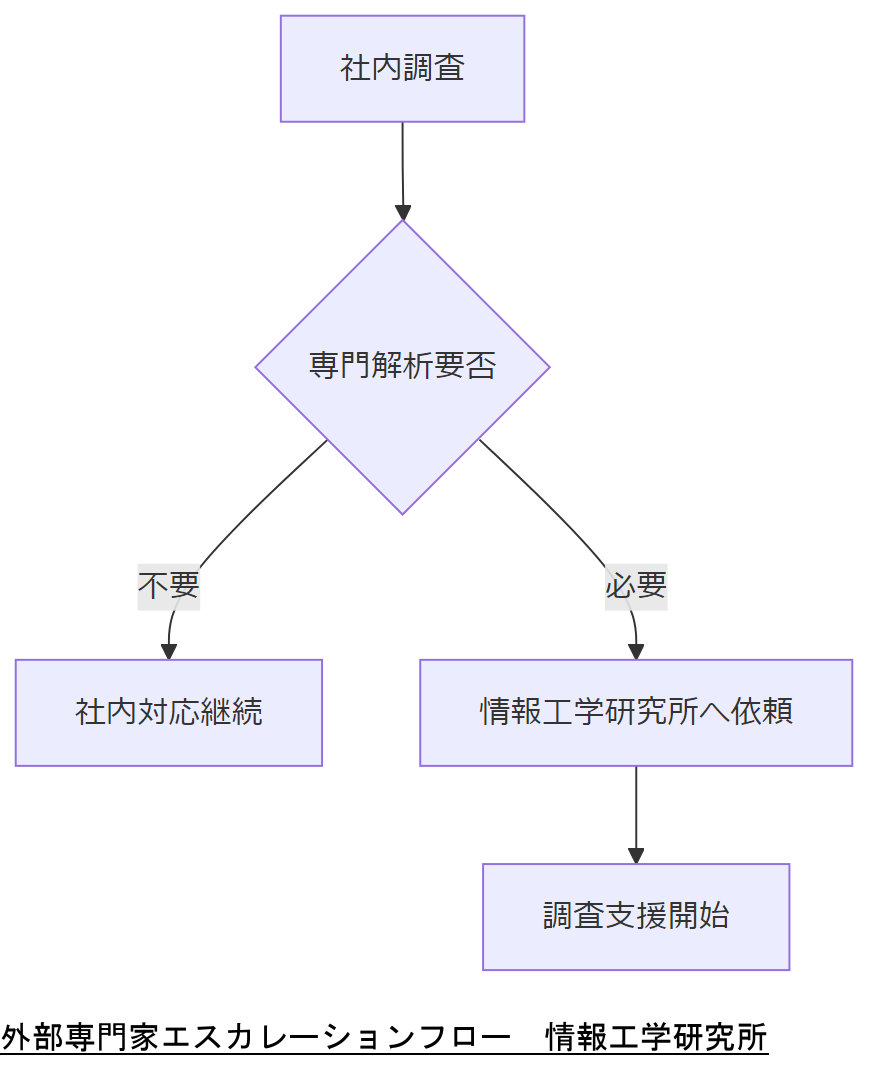

外部専門家へのエスカレーション

本章では、内部対応の限界を超えた事案発生時の情報工学研究所へのエスカレーション手順を示します。

相談タイミング

初期調査後、証拠保全部分で専門的解析が必要と判断した際、または重大インシデント発生時に速やかにエスカレーションしてください。

弊社へのご依頼方法

お問い合わせフォームより「フォレンジック支援・BCP連携」を選択し、事案概要と想定規模を記載のうえご連絡ください。

社内対応との切り分け基準を明確にし、依頼タイミングを統一ルールとして整備してください。

技術担当者は、事案概要テンプレートを事前に準備し、迅速に情報工学研究所へ相談できる体制を構築してください。

はじめに

セキュアブートの重要性とフォレンジックの必要性 セキュアブートは、システム起動時に不正なソフトウェアやマルウェアの介入を防ぐための重要な技術です。このプロセスは、オペレーティングシステムが信頼できる状態で起動することを保証し、企業の情報資産を守る役割を果たします。しかし、万が一何らかの理由でデータが損失した場合、フォレンジックの知識と技術が必要になります。フォレンジックとは、デジタル証拠を収集、保存、分析するプロセスであり、特にセキュアブート環境下では、データの復旧や不正アクセスの追跡が求められます。信頼性の高い復旧対策を講じることで、企業は情報漏洩や業務の中断を避けることが可能です。このように、セキュアブートとフォレンジックは密接に関連しており、両者を理解することが企業のセキュリティ戦略において不可欠です。今後のセクションでは、具体的な事例や対応方法について詳しく探っていきます。

セキュアブートの基本概念とその機能

セキュアブートは、コンピュータの起動プロセスにおいて、正当なソフトウェアのみが実行されることを保証するためのメカニズムです。この技術は、主にUEFI(Unified Extensible Firmware Interface)によって実現されており、オペレーティングシステムが起動する前に、ブートローダーやドライバーなどのソフトウェアの整合性を確認します。具体的には、各ソフトウェアがデジタル署名されているかをチェックし、信頼できる発行者からのものであることを確認します。このプロセスにより、不正なソフトウェアやマルウェアの介入を防ぎ、システムの安全性を高めることができます。 セキュアブートの機能は、企業の情報資産を保護する上で極めて重要です。特に、データ漏洩や不正アクセスのリスクが高まる現代において、セキュアブートを導入することで、システムの信頼性を向上させることができます。また、万が一のデータ損失が発生した場合でも、セキュアブートによって保護された環境下でのフォレンジック手法を活用することで、迅速かつ効率的なデータ復旧が可能になります。これにより、企業は業務の継続性を確保し、顧客や取引先に対して信頼を維持することができます。この章では、セキュアブートの基本的な概念とその機能について理解を深めることが重要です。

フォレンジック手法の概要と適用範囲

フォレンジック手法は、デジタルデータの収集、保存、分析を行うプロセスであり、特にセキュアブート環境下ではその重要性が増します。フォレンジックの目的は、データ損失や不正アクセスの原因を特定し、証拠を収集することです。これには、ファイルシステムの解析、メモリダンプの取得、ネットワークトラフィックの監視などが含まれます。 具体的なフォレンジック手法としては、データ回復ソフトウェアを用いた消失データの復元や、ログファイルの解析による不正アクセスの追跡が挙げられます。さらに、セキュアブートによって保護された環境では、データの整合性を確保しながら、これらの手法を適用することが可能です。例えば、システムが正常に動作している状態でのバックアップ取得や、リアルタイムでの監視を行うことで、潜在的な脅威を早期に発見できます。 また、フォレンジック手法は単なるデータ復旧にとどまらず、企業のセキュリティポリシーの改善にも寄与します。データ損失の原因を分析することで、再発防止策を講じることができ、企業全体の情報セキュリティを強化することが可能です。このように、フォレンジック手法は、セキュアブート環境下でのデータ保護において不可欠な要素となります。

信頼性保証プロセスにおけるリスクと対策

信頼性保証プロセスにおいては、さまざまなリスクが存在します。特にセキュアブート環境下では、システムの整合性を維持するための厳格な管理が求められますが、これに伴うリスクも無視できません。例えば、デジタル署名が無効化されることで、正当なソフトウェアが起動できなくなる可能性があります。また、ハードウェアの故障やソフトウェアのバグによるデータ損失も考えられます。 これらのリスクに対する対策として、定期的なシステム監査やバックアップの実施が重要です。システム監査は、セキュアブートの設定やソフトウェアの整合性を確認するためのプロセスであり、潜在的な脅威を早期に発見する助けとなります。さらに、バックアップを定期的に取得することで、万が一のデータ損失に備えることができます。 加えて、教育と訓練も重要な要素です。IT部門のスタッフや管理者がセキュアブートの仕組みやフォレンジック手法を理解していることで、リスクに対する感度が高まり、迅速な対応が可能になります。具体的な手順や対策を文書化し、全社員に周知することで、企業全体のセキュリティ意識を向上させることができます。このように、信頼性保証プロセスにおけるリスク管理は、企業の情報セキュリティを強化するために不可欠な取り組みです。

復旧対策の具体的な手法と実践例

復旧対策は、データ損失のリスクを軽減し、迅速な業務の再開を可能にするために不可欠です。具体的には、まずバックアップ戦略の確立が重要です。定期的なフルバックアップや増分バックアップを行うことで、データの損失を最小限に抑えることができます。特に、セキュアブート環境下では、バックアップデータの整合性を確保するために、暗号化やデジタル署名を活用することが推奨されます。 次に、データ復旧ソフトウェアの導入も効果的です。これにより、削除されたファイルや損傷したデータを迅速に復元することが可能になります。復旧ソフトウェアは、セキュアブートによって保護された環境でも、適切に設定されていれば効果を発揮します。具体的な実践例としては、定期的にテスト復旧を行い、バックアップの信頼性を確認することが挙げられます。 また、フォレンジック手法を取り入れることで、データ損失の原因を特定し、再発防止策を講じることができます。例えば、ログ解析を通じて不正アクセスの痕跡を追跡し、システムの脆弱性を把握することができます。これにより、企業はセキュリティポリシーを見直し、必要な対策を講じることが可能です。 最後に、従業員の教育と訓練も重要な要素です。定期的なセキュリティ研修を実施し、従業員がデータ保護の重要性を理解することで、企業全体のセキュリティ意識が向上します。このように、復旧対策は多角的なアプローチが求められ、実践的な手法を取り入れることで、企業の情報資産を守ることができます。

ケーススタディ:成功事例と教訓

ケーススタディとして、ある企業がセキュアブート環境下でのデータ損失からの復旧に成功した事例を紹介します。この企業は、定期的なバックアップとフォレンジック手法を取り入れることで、システムの安全性を高めていました。ある日、サーバーのハードディスクが故障し、重要なデータが失われるという事態が発生しました。 しかし、企業は事前に設定していたバックアップ戦略に従い、最新のバックアップデータを迅速に復元することができました。さらに、フォレンジックチームが迅速に動き、データ損失の原因を特定しました。調査の結果、ハードウェアの故障が原因であり、システムの設定やソフトウェアには問題がないことが確認されました。この情報は、今後のハードウェア選定や監視体制の見直しに役立ちました。 このケースから得られた教訓は、バックアップの重要性と、フォレンジック手法が企業の情報セキュリティにおいて果たす役割です。定期的なバックアップを行うことで、データ損失のリスクを軽減することができ、フォレンジック手法を用いることで、問題の根本原因を迅速に特定し、再発防止策を講じることが可能になります。このように、成功事例は他の企業にとっても重要な参考となり、セキュアブート環境下での復旧対策の必要性を再認識させるものです。

セキュアブート環境下でのフォレンジックの意義

セキュアブート環境下でのフォレンジックの意義は、企業の情報セキュリティを強化し、データ損失のリスクを軽減する点にあります。セキュアブートは、システムが信頼できる状態で起動することを保証するため、マルウェアや不正なソフトウェアの介入を防ぎますが、万が一のデータ損失が発生した場合には、フォレンジック手法が不可欠です。フォレンジックは、デジタル証拠の収集と分析を通じて、データ損失の原因を特定し、迅速な復旧を支援します。 また、定期的なバックアップやシステム監査を実施することで、データの整合性を保ち、潜在的な脅威を早期に発見することが可能です。さらに、従業員の教育を通じて、セキュリティ意識を高めることも重要です。これらの取り組みは、企業全体の情報資産を守るための基盤となります。結果として、セキュアブートとフォレンジックの組み合わせは、企業の信頼性を向上させ、業務の継続性を確保するために重要な役割を果たします。

今すぐセキュアブートの強化を始めよう

セキュアブートの強化は、企業の情報資産を守るための重要なステップです。データ損失や不正アクセスを未然に防ぐためには、まず自社のシステム環境を見直し、必要な対策を講じることが求められます。定期的なシステム監査やバックアップの実施、さらにフォレンジック手法の導入を検討することで、リスクを軽減し、信頼性を高めることができます。 また、従業員への教育や訓練も不可欠です。セキュリティ意識を高めることで、企業全体の防御力を向上させることが可能です。今後のセキュリティ戦略を見直し、セキュアブートを効果的に活用することで、安心して業務を進める環境を整えましょう。信頼できる復旧対策を講じることで、企業の未来を守る一歩を踏み出すことができます。まずは、専門家と相談し、具体的なアクションプランを策定してみてはいかがでしょうか。

フォレンジック調査における注意事項と倫理的考慮

フォレンジック調査を実施する際には、いくつかの重要な注意事項と倫理的考慮が必要です。まず、調査の目的を明確にし、適切な手順に従うことが求められます。デジタル証拠は非常に敏感であり、収集や分析の過程でその整合性を損なうことがないように注意しなければなりません。証拠の収集時には、元のデータを変更しないよう、必ずクローンを作成し、その後の分析はこのクローンを用いて行うことが基本です。 また、フォレンジック調査は法的な側面も考慮する必要があります。特に、プライバシー権やデータ保護法の遵守が重要です。調査対象者の権利を侵害しないよう、事前に必要な承認や同意を得ることが求められます。これにより、調査結果の法的有効性を高めることができます。 さらに、調査を実施するチームは、高い倫理基準を持ち、専門的な知識を有することが求められます。調査結果を正確に報告し、結果に基づいて適切な行動をとることが、企業の信頼性を保つ上で不可欠です。調査の過程で得られた情報は、機密性を保ちつつ、必要な関係者にのみ共有することが重要です。 このように、フォレンジック調査は技術的なスキルだけでなく、倫理的な配慮や法的な理解も必要とされる複雑なプロセスです。慎重に取り組むことで、より信頼性の高い調査結果を得ることができ、企業の情報セキュリティを強化することにつながります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。