パケットキャプチャから「失われた通信」をどこまで再現できるかを先に決める

復号できるか、欠落がどれくらいか、再構成の単位はどこか。ここが決まると、やることが一気に短くなります。

「再現したいもの」と「見えている到達点」を先に一致させます。たとえば、HTTP本文なのか、ファイル転送なのか、認証手順なのか。どの端末でキャプチャしたか(端末/サーバ/ミラー/SPAN)もここで決まります。

見るポイント:暗号化(TLS)で中身が見えない/TCP再構成が切れる/対象ストリームがそもそも居ない(捕捉点違い)/時刻が合わずログと照合できない。

当てはまるものだけ、最小の一手で確認します(結果が出たら深追いは本文へ)。

想定A:TLSで中身が見えない(復号の可否を先に判定)

# 鍵がある場合:keylog を指定して再読込(tshark例) tshark -r capture.pcapng -o tls.keylog_file:keylog.log -Y "tls || http || http2"

想定B:TCP再構成が途切れる(欠落や再送を見える化)

# Wireshark表示フィルタ(欠落/再送/順序乱れ) tcp.analysis.lost_segment || tcp.analysis.retransmission || tcp.analysis.out_of_order まず統計で「欠落の多さ」をざっくり見る(tshark例) tshark -r capture.pcapng -q -z io,stat,1

想定C:HTTPなどからオブジェクトを抜きたい(再現対象を成果物にする)

# tsharkでオブジェクト抽出(httpの例) tshark -r capture.pcapng --export-objects http,./export_http Wiresharkでも同等:Export Objects で対象プロトコルを選ぶ

想定D:ログと時系列が合わない(照合できる形に整える)

# 5タプルで対象を固定してから追う(Wireshark表示フィルタ例) ip.addr == 192.0.2.10 && tcp.port == 443 フレーム時刻と相対時刻で「ズレ方」を確認(Wireshark列に追加推奨) frame.time frame.time_relative

再現作業は「設定をいじる前に」境界線を引くほど安全です。鍵やログの持ち出し、原本の改変、個人情報の露出がないかを先に確認します。

# 原本を守る:コピーで作業し、ハッシュで同一性を残す(例) cp capture.pcapng work_copy.pcapng sha256sum capture.pcapng work_copy.pcapng

- 原本PCAPを上書きしてしまい、後から検証や説明が難しくなる。

- 復号鍵や認証情報を不用意に扱い、情報漏えいの原因になる。

- 欠落や再送を見落として「通信内容を断定」してしまい、判断が逆方向に進む。

- 捕捉点が不適切なまま深追いし、復旧や調査が長期化する。

迷ったら:無料で相談できます

情報工学研究所へ無料相談。迷うポイントを先に切り分けると、最短で収束しやすいです。

・TLS復号の鍵が用意できるかで迷ったら。

・欠落パケットが多く、再構成の限界が判断できない。

・SPANミラーの取り方や捕捉点が正しいか診断ができない。

・Wi-Fiでチャンネル固定や復号設定の判断に迷ったら。

・ログとPCAPの時刻ズレが大きく、照合の方針が決められない。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

・個人情報や機密の扱いを含めて、どこまで切り出せばよいかで迷ったら。

パケットキャプチャ中に失われた通信の再現手法、Wireshark応用解析、BCP視点での復旧体制構築を具体的に学べます。

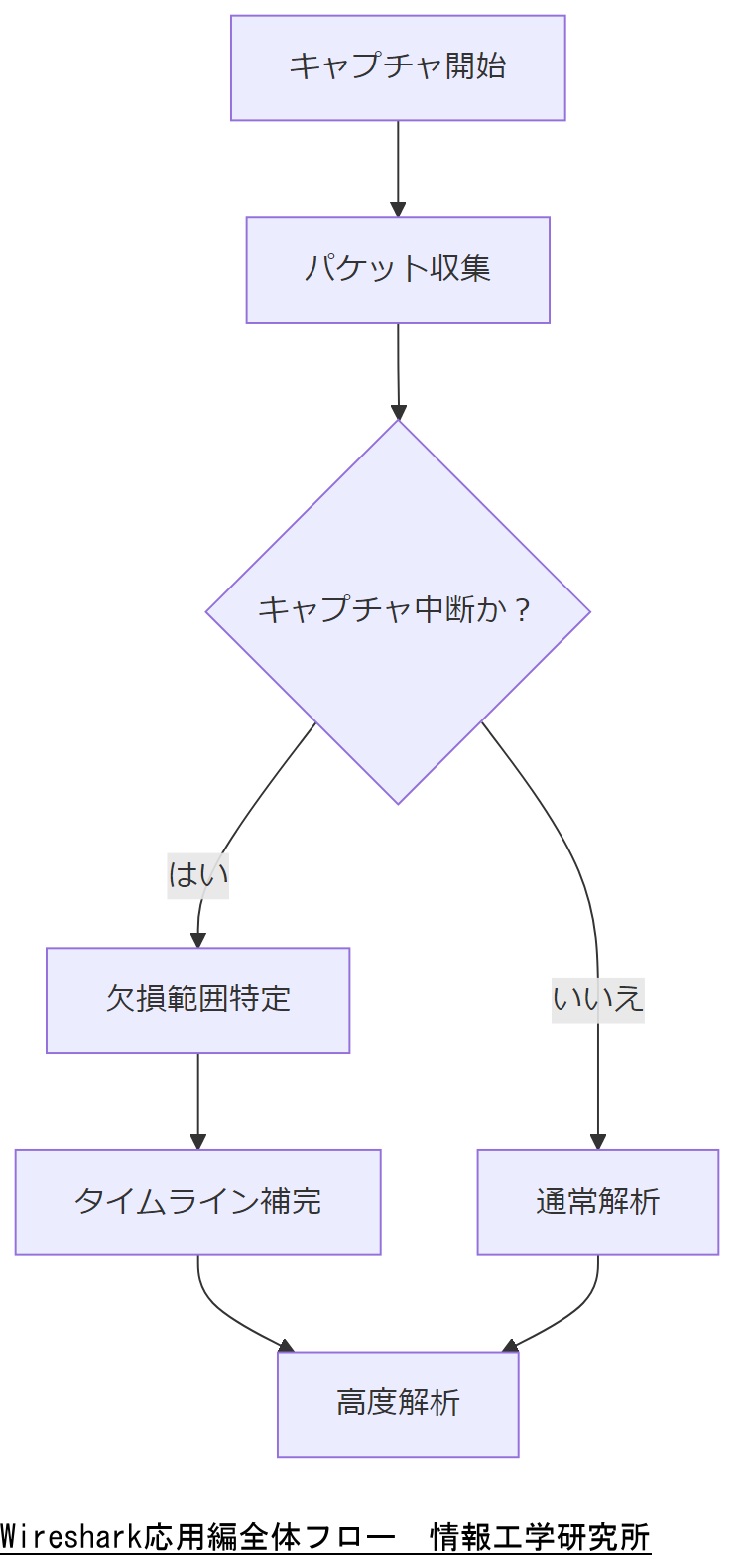

Wireshark応用編の全体像

本章では、従来のWiresharkキャプチャ手法と、本記事で提案する「応用編」の違いを明確にします。具体的には、通常のモニタリングでは捉え切れない欠損パケットの再現や、業務継続性を担保するための解析フローを示します。

概要説明

Wiresharkの基本操作だけでは対応困難なケース、例えば途中で切断されたトラフィックの解析などにフォーカスし、本記事では以下のステップを追います。

主要ステップ

- キャプチャ環境の最適化と品質確保

- 欠損パケットの特定とタイムライン補完

- 高度フィルタとプロトコル再構築による再現

- BCP視点での運用フローへの組み込み

注意事項

- 直近の法令順守状況を必ず確認すること

- 解析時刻は具体的なタイムスタンプを残すこと

- キャプチャ保存は三重化し、改ざん防止対策を講じること

本章で示した手順を活用し、Wireshark応用編の全体像を共有してください。特に欠損パケット再現の重要性を部門間で合意してください。

本章の全体像をもとに、技術担当者として欠損パケット再現のステップを実践する際の留意点を日々の業務ノートに記録してください。

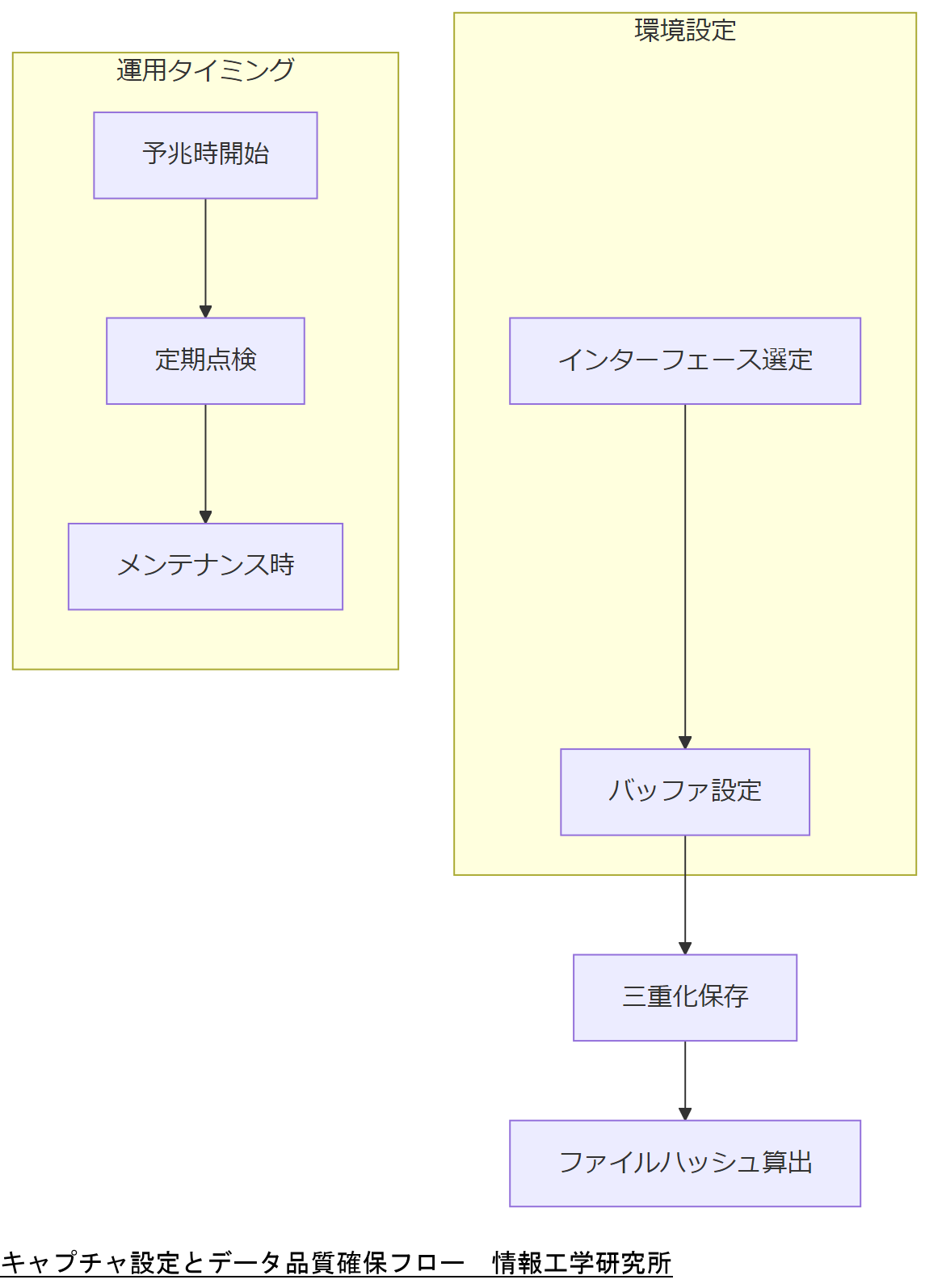

キャプチャ設定とデータ品質の確保

本章では、Wiresharkで正確なパケットキャプチャを行うための環境設定と、取得データの品質を確保するポイントを解説します。適切な設定を行わないと、解析段階で致命的な欠損や誤検知が発生するため、まずはキャプチャの基礎を固めましょう。

インターフェース選定とバッファ設定

使用するネットワークインターフェースは、モニタリング対象のトラフィックが流れるスイッチポートまたはミラーポートを選びます。キャプチャバッファサイズは、以下の設定例を参考にしてください。

表_推奨キャプチャバッファサイズ設定| 用途 | バッファサイズ |

|---|---|

| 通常トラフィック | 2GB |

| 高帯域幅業務系 | 4GB |

| ワイヤレスモニタリング | 1GB |

キャプチャ開始/停止のベストタイミング

- 障害発生予兆時:ログ監視と同時に手動で開始

- 定期点検時:事前にスケジュールされた時間で自動起動

- 運用メンテナンス:影響範囲を特定後に限定実行

データ保存と改ざん防止

- キャプチャファイルは三重化保存(ローカル/リモート/オフサイト)

- ファイルハッシュ(SHA-256)を算出し、改ざん検知ログに記録

- 保存先は事前にBCP計画に沿い可用性を担保

キャプチャ設定とバッファ管理の重要性をチームで共有し、定期的な点検計画に組み込んでください。

適切なバッファ設定とキャプチャ開始タイミングを見極めるための日々のモニタリング運用記録を残してください。

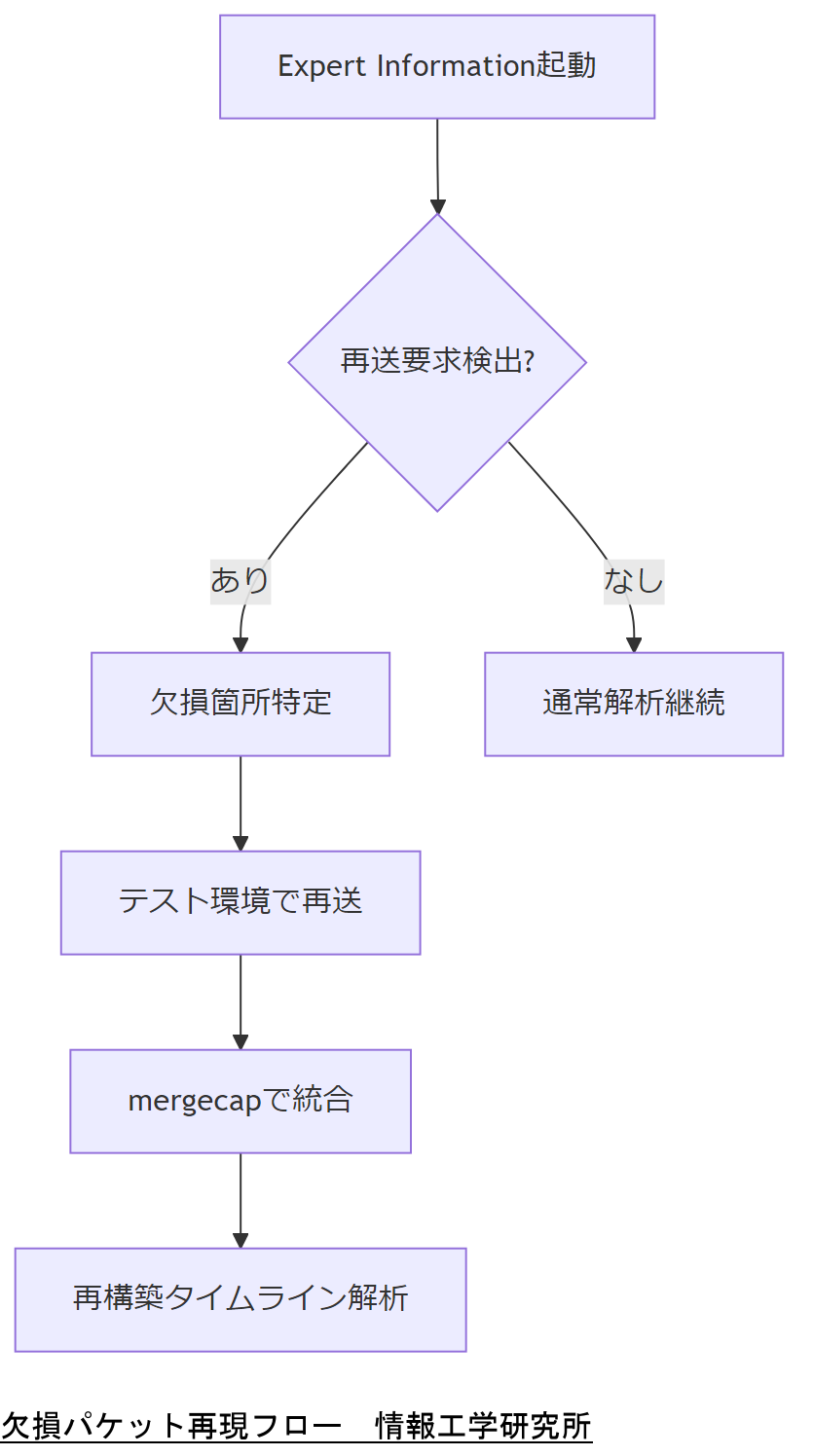

失われた通信データの再現手法

本章では、パケットキャプチャ中に発生する「欠損パケット」の特定と再現方法を解説します。途中で切断されたりフィルタにより取得できなかったデータも、タイムスタンプとプロトコル情報を活用して補完できます。

欠損パケットの検出

WiresharkのExpert Information機能を使って再送要求(TCP Retransmissions)や欠落パケット(TCP Missing Segments)を一覧化し、欠損箇所を特定します。これにより、どのシーケンス番号が欠落しているかが明示されます。

タイムライン補完の手順

- 対象キャプチャをtcpdump等で分割・抽出する

- tcpreplayを使い、同一ネットワーク条件下で再送を実行

- 再キャプチャしたパケットとオリジナルをmergecapで統合

- Wiresharkで統合ファイルを開き、タイムラインを再構築

注意点と禁止事項

- 再送環境は本番影響を避けるテストネットワークで実施

- オフラインキャプチャでのストリーミング再現は禁止

- タイムスタンプの重複による解析誤差に留意

欠損パケットの検出と再現手順を理解し、テスト環境での実行計画を承認してください。

本手順を適用する際のネットワーク条件やツール利用ルールを確認し、ミスなく実行できるよう準備してください。

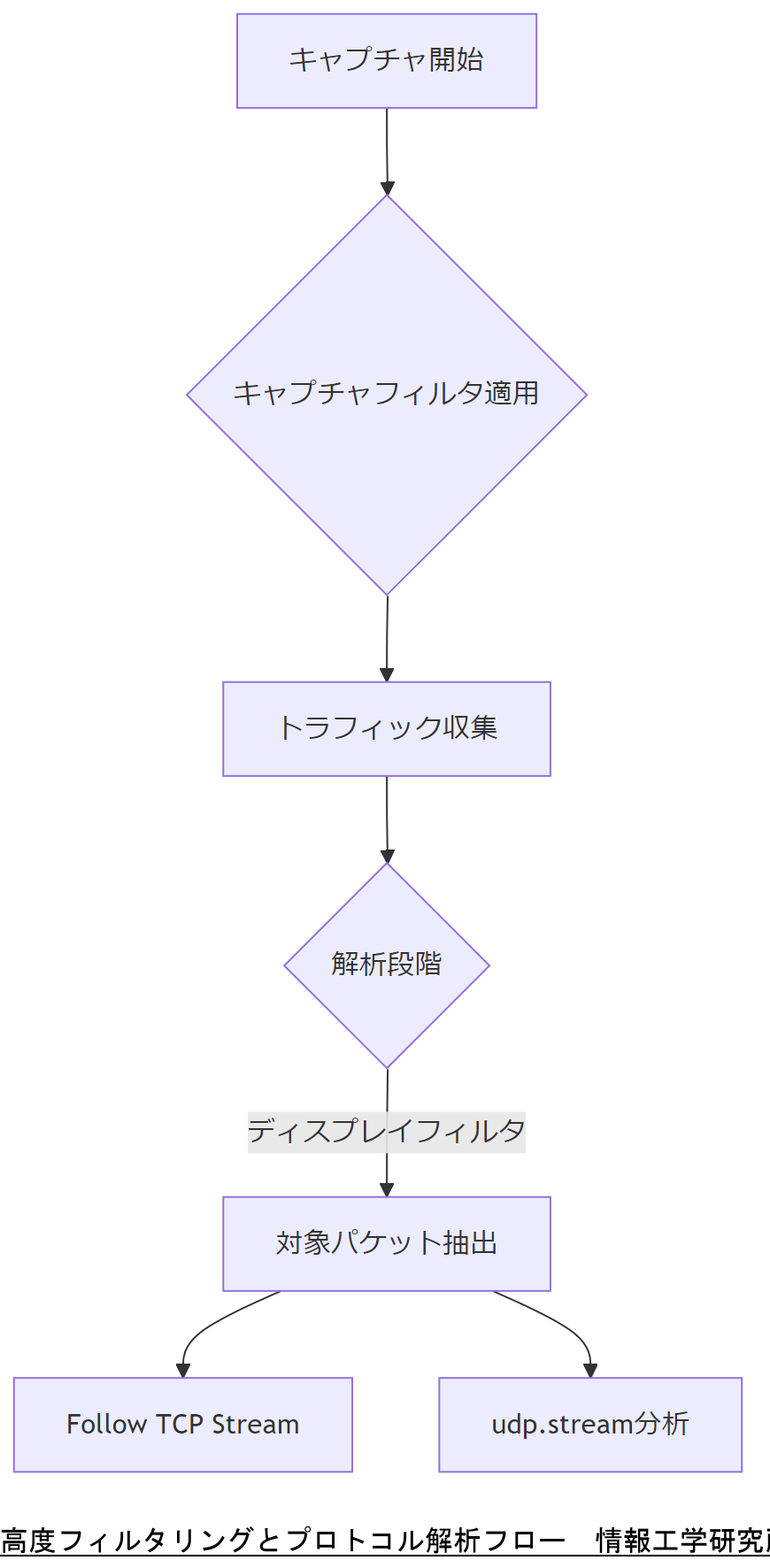

高度フィルタリングとプロトコル解析

本章では、Wiresharkの豊富なフィルタ機能とプロトコル解析機能を活用し、目的のパケットを効率的に抽出・再構築する手法を解説します。適切なフィルタ設定は、解析の精度とスピードを大きく向上させます。

キャプチャフィルタとディスプレイフィルタの使い分け

- キャプチャフィルタ:パケット取得段階での絞り込み。BPF構文を用い、不要トラフィックを除外

例:tcp port 80 or tcp port 443 - ディスプレイフィルタ:取得後にWireshark内での絞り込み。豊富なプロトコルフィールド指定が可能

例:http.request.method == "POST"

TCPストリームの再構築

Wiresharkの「Follow TCP Stream」機能を使い、断片化されたTCPデータを一つの会話として再構築します。これにより、リクエスト/レスポンスの全文を確認可能です。

UDPストリーム解析のポイント

UDPはコネクションレス型のため、フローラベルなどを手動で結合する必要があります。udp.streamフィールドを用い、同一ストリーム番号でまとめて表示します。

表_主なディスプレイフィルタ例| 用途 | ディスプレイフィルタ |

|---|---|

| HTTP POST抽出 | http.request.method == "POST" |

| TLSハンドシェイク追跡 | tls.handshake.type == 1 |

| DNSクエリ確認 | dns.qry.name == "example.com" |

キャプチャフィルタとディスプレイフィルタの使い分けルールを定義し、社内標準として承認してください。

フィルタ条件のミスは見逃しや誤検知に直結します。各条件を検証しながら、誤った抽出がないかチェックリストを活用してください。

通信異常検出と自動アラート

本章では、Wireshark単体で完結しないものの、キャプチャデータから通信異常を自動検出し、運用者へ即時アラートを送る手法をご紹介します。迅速な異常対応で業務停止リスクを低減できます。

異常パターンの定義

通信異常とは、たとえば過剰な再送、RSTパケットの多発、未使用ポートへのアクセス試行などが該当します。以下のリストを社内ガイドラインとして定義してください:

- TCP Retransmission率が5%以上

- RSTフラグ付きパケットが100件/分以上

- 不明プロトコル(ethertype != 0x0800,0x86DD)が検出された場合

自動アラート設定の概要

- 外部スクリプト(例:tshark CLI)で指定フィルタを定期実行

- 異常検出時にSyslogサーバへログ送信

- 監視ツール(例:Zabbix)でSyslog受信をトリガーに通知

禁止事項と運用注意

- 本番ネットワークへの常時高頻度キャプチャは禁止

- アラート頻度が閾値超過時のみ発生するよう調整

- 通知先は必ず担当範囲で限定し、無関係者への送信を避ける

異常パターン定義とアラート送信フローを承認し、監視運用ルールに組み込んでください。

アラートの閾値設定は過剰通知と見逃しのバランスが重要です。運用初期は調整ログを記録し、最適化してください。

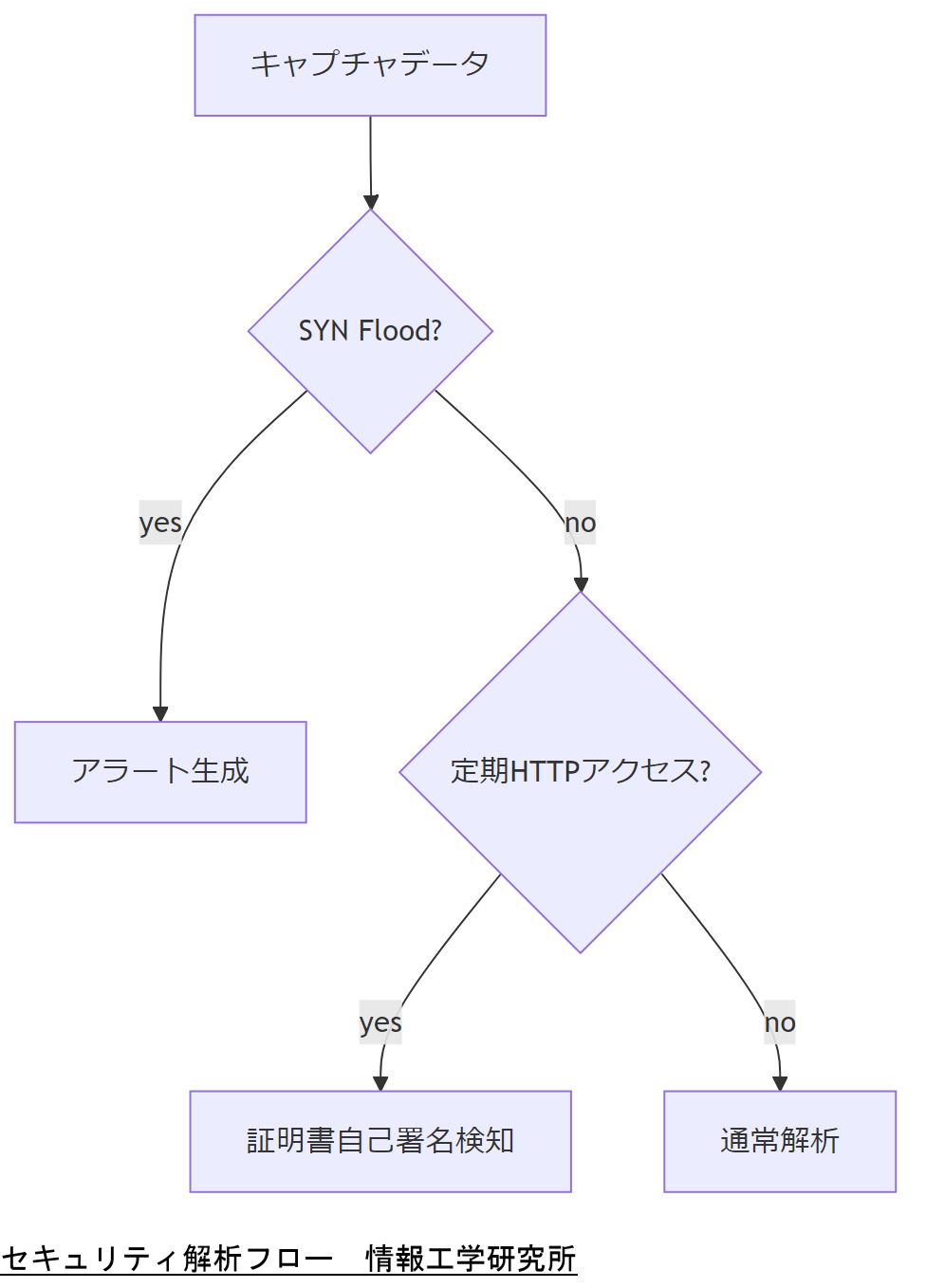

セキュリティ観点でのパケット解析

本章では、パケットキャプチャを通じて不正アクセスやマルウェア通信を検出する方法を解説します。セキュリティインシデント対応の初動調査において、通信データの解析は必須です。

不正アクセスシグネチャの検出

特定のポートスキャンやブルートフォース攻撃を示すパターンをフィルタリングします。代表例:

- 連続したSYNパケット(同一送信元IPから50件以上/分)

- telnet, SSHポートへの不審なアクセス試行

- 異常に大きなパケットサイズ(MTU超過の断片化)

マルウェア通信の特徴

マルウェアはC&Cサーバとの定期的なHTTP/HTTPS通信を行うことが多いです。TLS証明書の自己署名や、特定IP/ポートへの定期的アクセスを注視してください。

解析時の禁止事項

- 実環境への侵入テストは法令順守前提(要社内承認)

- プライバシー保護のため、個人情報を含むパケットの無断保存禁止

- 暗号化通信の復号は正当な権限を確認後に実施

セキュリティ解析ルールと禁止事項を合意し、不正アクセス検出プロセスを承認してください。

不正通信の検出はログ量に左右されます。誤検知を防ぐため、フィルタ条件を定期的に見直してください。

法令・政府方針とコンプライアンス対応

通信データの解析・保存・再現には、各国の法令や政府方針を遵守する必要があります。本章では、日本・米国・EUそれぞれの主要法令を概説し、企業が留意すべきポイントを示します。

日本の法令・政府方針

- 不正アクセス禁止法(不正アクセス行為の禁止等に関する法律) ネットワークへの無許可侵入や不正トラフィック生成を禁止しています。 [出典:総務省『不正アクセス行為の禁止等に関する法律』2021年]

- 個人情報保護法 通信データに含まれる個人情報の取扱い・第三者提供制限を定めています。 [出典:個人情報保護委員会『個人情報の保護に関する法律概要』2022年]

米国の法令・政府方針

- Computer Fraud and Abuse Act(CFAA) 不正アクセス・データの不正取得を連邦刑事犯罪と定めています。 [出典:米国司法省『Computer Fraud and Abuse Act』2023年]

- Health Insurance Portability and Accountability Act(HIPAA) 医療データの機密性・完全性・可用性確保を義務付ける規定を含みます。 [出典:米国保健社会福祉省『HIPAA法の概要』2023年]

EUの法令・政府方針

- GDPR(General Data Protection Regulation) 個人データ処理の原則・権利保護・違反時の高額制裁金を規定しています。 [出典:欧州委員会『GDPR概要』2018年]

各国法令の要件を確認し、通信データ解析プロセスが遵守するルールを社内規程に組み込んでください。

法令違反は重大なリスクを伴います。本章で示した要件を定期的にレビューし、最新の政府方針に沿って運用してください。

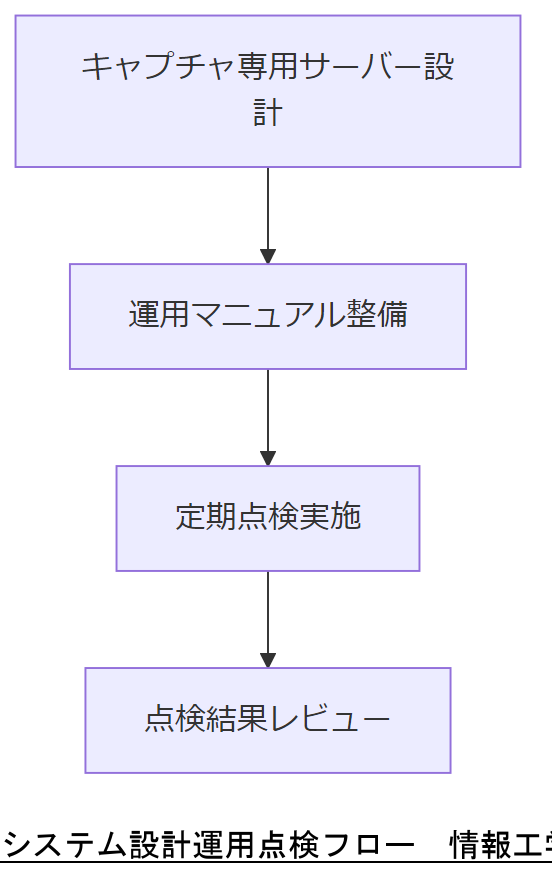

システム設計・運用・点検のベストプラクティス

本章では、キャプチャシステムを含むネットワーク監視基盤の設計から日常運用、定期点検までのプロセスを解説します。構築後の運用と定期検証が品質維持の鍵です。

キャプチャ専用サーバー設計例

専用サーバーは次の要件を満たすことが望ましいです:

- 高性能NIC(10GbE以上)と充分なRAM(32GB以上)

- 高速ストレージ(NVMe SSD)による書き込み性能確保

- ハードウェアタイムスタンプ対応で時刻精度を向上

- 二重化電源・RAID構成で可用性を担保

運用マニュアルと手順書の整備

運用マニュアルには以下を含めます:

- キャプチャ開始・停止手順

- 異常時の緊急停止フロー

- ログ保管およびバックアップ手順

- 権限管理とアクセス制御ポリシー

定期点検と品質保証

| 項目 | 頻度 | 実施者 |

|---|---|---|

| キャプチャバッファ空き容量確認 | 週次 | 運用担当者 |

| ハッシュ値照合 | 月次 | セキュリティ担当 |

| キャプチャサーバーのファームウェア更新 | 四半期 | インフラ部門 |

システム設計要件と運用手順、点検スケジュールを確認し、社内規程として承認してください。

設計要件の変更や点検結果は必ず記録し、運用改善のために定期的にレビューしてください。

BCP(事業継続計画)

本章では、ネットワークキャプチャと解析を事業継続計画(BCP)に組み込む際の要件と運用フローを解説します。特にデータの三重化保存や、緊急時・無電化時・システム停止時の三段階オペレーションについて具体的に示します。

データ三重化保存の基本

解析データは以下の三カ所に保存します:

- ローカルストレージ(キャプチャサーバー内)

- リモートバックアップサーバー

- オフサイトクラウド保存(冗長リージョン)

各保存先でのハッシュ値を定期照合し、データ完全性を保証します。

三段階オペレーション設計

| 段階 | 主な対策内容 |

|---|---|

| 緊急時 | ローカルからの迅速復旧とミラーポート再設定 |

| 無電化時 | UPS運用下でのキャプチャ継続とバッテリ切替テスト |

| システム停止時 | オフサイトからのリストアと代替解析環境起動 |

ユーザー数10万人以上の場合の細分化

ユーザー規模が大規模になると、段階ごとにさらなるリージョン分散やDR(Disaster Recovery)サイトの設置が必要です。シナリオごとに復旧優先度を明確化してください。

BCP計画の三重化保存要件と三段階オペレーションを承認し、定期テストをスケジュールしてください。

BCPは運用テストを通じて機能性を担保します。テスト結果を記録し、計画を継続的に改善してください。

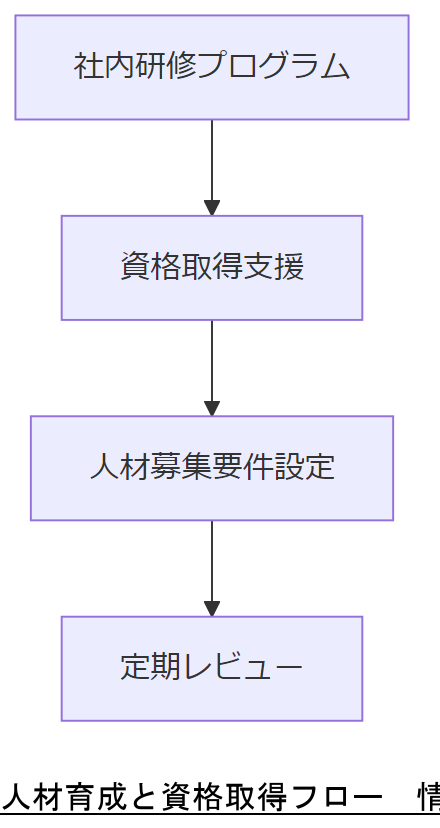

人材育成・人材募集と関連資格

本章では、Wireshark解析を担う技術者の育成方法や募集要件、取得を推奨する資格をご紹介します。適切な人材確保とスキル向上が、安定した障害対応体制の鍵となります。

社内研修プログラム例

- 基礎講座:ネットワークプロトコルの理解とWireshark基本操作

- 応用講座:欠損パケット再現や高度フィルタリング演習

- 演習環境構築:テストネットワークでの実践演習

- 定期レビュー:事例共有会と改善ポイントのフィードバック

推奨資格

- Wireshark Certified Network Analyst(WCNA)

- Cisco Certified Network Professional(CCNP)

- Certified Information Systems Security Professional(CISSP)

人材募集要件例

- ネットワーク解析業務経験3年以上

- TCP/IPプロトコルに関する深い知見

- 分析結果を報告書としてまとめるスキル

研修プログラムと資格取得支援計画を承認し、人材育成スケジュールを確定してください。

継続的な技術ブラッシュアップのため、社内外の勉強会や認定試験を活用し、スキル維持・向上を図ってください。

ステークホルダーと注意点説明

本章では、Wireshark解析プロジェクトに関わる主なステークホルダーと、それぞれが注意すべきポイントを整理します。適切なコミュニケーションと役割分担が、プロジェクト成功の要です。

主なステークホルダー

- IT部門:技術実装と運用保守

- セキュリティ部門:法令遵守とリスク管理

- 経営層:投資判断とBCP承認

- 法務部門:データ取扱いルール策定

各役割の注意点

- IT部門:キャプチャ環境変更時は必ず影響範囲をレビュー

- セキュリティ部門:プライバシー保護に関する規程見直し

- 経営層:投資対効果とリスクバランスの検討

- 法務部門:最新法令の継続的モニタリング

各部門の責任範囲と注意点を確認し、横断的なプロジェクトガバナンスを承認してください。

ステークホルダー間の情報共有を定期的に実施し、認識齟齬を防止してください。

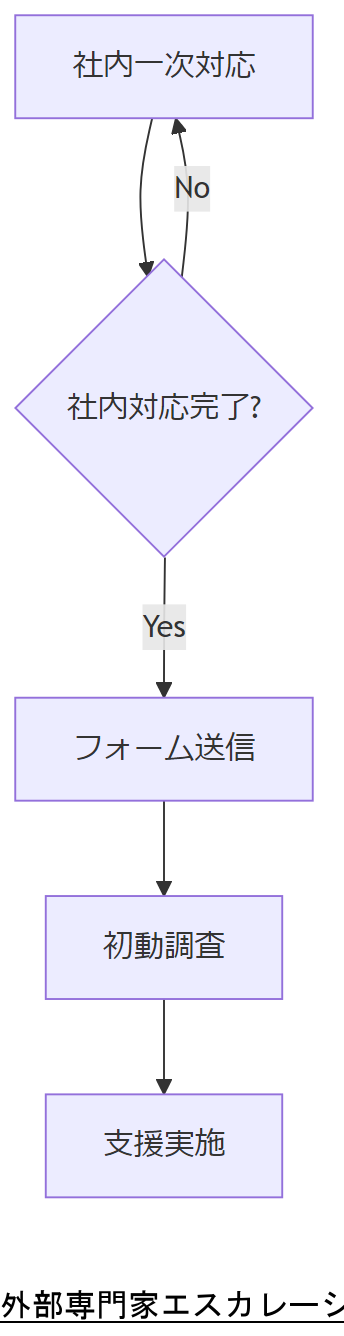

外部専門家へのエスカレーション

本章では、Wireshark解析で対応困難な事象発生時に、どのように外部専門家(情報工学研究所)へエスカレーションするかを解説します。正しいフローで依頼することで迅速な支援が受けられます。

エスカレーション判断基準

- 解析技術・環境構築が社内リソースを超過する場合

- 法令・規程の不明点が生じた場合

- 障害対応が長期化し、業務影響が拡大する恐れがある場合

問い合わせフロー

- 社内一次対応完了後、フォームより依頼内容を送信

- 情報工学研究所が初動調査し、見積もりとスケジュールを提示

- 合意後、専門家チームがリモート/オンサイト支援を実施

エスカレーション基準と問い合わせフローを承認し、社内周知してください。

エスカレーション判断は迅速性が重要です。基準を明確化し、タイムリーに実施してください。

はじめに

失われた通信データを取り戻すためのWiresharkの力 Wiresharkは、ネットワークトラフィックを分析するための強力なツールです。特に、失われた通信データを再現するためには、その機能を最大限に活用することが求められます。企業においては、データの損失や通信の途絶が業務に大きな影響を与えることがあります。そこで、Wiresharkを用いたパケットキャプチャが重要な役割を果たします。このツールを使うことで、過去の通信を追跡し、失われたデータを復元する手助けが可能になります。 本記事では、Wiresharkの基本的な使い方から、具体的な事例を通じてデータ復元の手法を解説します。通信の流れを可視化し、どのように問題を特定し、解決策を見出すのかを詳しく見ていきます。専門的な知識がなくても理解できるように、分かりやすく解説することを心掛けていますので、安心してお読みください。これからWiresharkを使って、失われた通信データを取り戻す方法を探求していきましょう。

Wiresharkの基本操作とインターフェースの理解

Wiresharkを効果的に活用するためには、まずその基本操作とインターフェースを理解することが重要です。Wiresharkは、ネットワーク上のパケットをキャプチャし、詳細な情報を表示する強力なツールです。インターフェースは直感的で、主要な機能が視覚的に配置されています。 起動すると、まず表示されるのが「キャプチャ」メニューです。ここでは、どのネットワークインターフェースからデータをキャプチャするかを選択できます。選択したインターフェースをクリックして「スタート」を押すことで、リアルタイムでパケットを収集し始めます。キャプチャ中は、パケットのリストが画面に表示され、各パケットの詳細情報を確認することができます。 パケットの詳細を確認するには、リストから任意のパケットを選択し、下部のペインでその内容を解析します。ここでは、プロトコルの種類や送信元・宛先のIPアドレス、ポート番号などが表示され、通信の流れを把握するのに役立ちます。また、フィルタ機能を使うことで、特定のプロトコルや条件に基づいたパケットの表示が可能となり、必要な情報を効率的に抽出できます。 Wiresharkのインターフェースに慣れることで、データキャプチャのプロセスがスムーズになり、失われた通信データの再現に一歩近づくことができます。次の章では、具体的な事例を通じて、Wiresharkを利用したデータ復元の手法について詳しく見ていきましょう。

パケットキャプチャの手法と設定方法

パケットキャプチャは、Wiresharkを使用する際の重要な手法であり、正確な設定が成功の鍵を握ります。まず、キャプチャするネットワークインターフェースを選択することから始まります。一般的には、Wi-Fiや有線LANのインターフェースが選ばれますが、仮想ネットワークやVPN接続も対象にすることができます。 次に、キャプチャフィルタを設定することで、特定のトラフィックのみを収集することが可能です。たとえば、HTTPトラフィックや特定のIPアドレスからの通信に絞ることで、必要なデータを効率的に取得できます。このフィルタは、パケットがキャプチャされる前に適用されるため、無駄なデータを除外し、分析作業を軽減します。 また、キャプチャの際には、保存先の設定も重要です。大規模なデータを扱う場合、キャプチャファイルが急速に大きくなることがありますので、ディスク容量に余裕を持たせることが求められます。定期的にファイルを保存し、古いデータを削除することで、スムーズな運用を実現できます。 最後に、キャプチャを開始する際には、ネットワークの負荷やセキュリティに配慮することが大切です。特に、業務用のネットワークでは、他のユーザーに影響を与えないよう、適切な時間帯を選ぶことが推奨されます。これらの手法と設定を理解し実践することで、Wiresharkを用いたパケットキャプチャがより効果的に行えるようになります。次の章では、実際の事例を通じて、これらの設定がどのように役立つかを見ていきます。

通信データの解析と再構築のプロセス

Wiresharkを使用して通信データを解析し、再構築するプロセスは、データ復元において非常に重要です。まず、キャプチャしたパケットの中から、目的の通信データを特定することから始まります。Wiresharkのフィルタ機能を活用することで、特定のプロトコルやIPアドレス、ポート番号に基づいてデータを絞り込むことができます。これにより、必要な情報を迅速に見つけ出すことが可能になります。 次に、選択したパケットの詳細を確認します。各パケットには、送信元と宛先の情報、プロトコルの種類、データの内容が含まれています。特に、TCPセッションの解析を行うことで、通信の流れを追跡し、どのデータが失われたのかを明確にすることができます。Wiresharkは、セッションの再構築をサポートしており、TCPストリームを表示する機能を使うことで、通信の全体像を把握できます。 さらに、失われたデータを再構築するためには、通信のタイムスタンプやシーケンス番号を考慮することが重要です。これにより、パケットの順序や通信のタイミングを正確に再現し、欠落している部分を特定する手助けとなります。解析を通じて得られた情報をもとに、必要なデータを復元する手法を考えることができ、実際の業務においても非常に役立つスキルとなります。 このように、Wiresharkを用いた通信データの解析と再構築は、データ復元における重要なステップです。次の章では、これらの手法を実際の事例に基づいて具体的に解説し、どのようにして失われた通信データを取り戻すことができるのかを探っていきます。

より効果的なデータ復元のためのテクニック

データ復元をより効果的に行うためには、いくつかのテクニックを駆使することが重要です。まず、パケットのキャプチャ時に適切なフィルタを設定することが挙げられます。具体的には、特定のプロトコルや通信の種類に基づいたフィルタを使用することで、必要なデータのみを効率的に収集することができます。これにより、後の解析作業がスムーズになり、失われたデータの特定が容易になります。 次に、Wiresharkの「統計」機能を活用することも効果的です。統計機能では、トラフィックの概要を把握できるため、異常な通信パターンやデータの流れを視覚的に確認することができます。これにより、問題の発生源を迅速に特定し、必要な対策を講じることが可能です。 さらに、TCPストリームの再構築を行う際には、セッションのタイムラインを意識することが重要です。各パケットのタイムスタンプを考慮することで、通信の順序やタイミングを正確に再現し、欠落しているデータを特定する手助けとなります。特に、シーケンス番号を利用することで、どのパケットが失われたのかを明確にし、復元作業を効率化できます。 最後に、分析結果を文書化することも忘れてはいけません。解析の過程や得られた情報を記録することで、将来的なトラブルシューティングやデータ復元の際に役立つ貴重なリソースとなります。これらのテクニックを駆使することで、Wiresharkを用いたデータ復元の精度と効率を高めることができるでしょう。次の章では、実際のケーススタディを通じて、これらのテクニックがどのように活用されるのかを探っていきます。

実際の事例から学ぶ成功事例と教訓

Wiresharkを用いたデータ復元の成功事例は、実際の業務において非常に多く見られます。例えば、ある企業では、重要な顧客との通信データが失われた際にWiresharkを活用しました。まず、ネットワーク上のパケットをキャプチャし、フィルタ機能を駆使して特定のプロトコルやIPアドレスに絞り込みました。その結果、失われたデータの一部がTCPストリームとして再構築できたのです。 この企業は、パケットのタイムスタンプやシーケンス番号を考慮し、通信の流れを正確に再現しました。これにより、欠落していたデータを特定し、迅速に顧客に必要な情報を提供することができました。この事例からの教訓は、事前の準備と適切な設定が成功の鍵であるということです。 また、Wiresharkの統計機能を活用することで、異常な通信パターンを早期に発見し、問題の根本原因を特定することができました。これにより、再発防止策を講じることも可能となり、業務の信頼性が向上しました。このように、実際の事例から得られた成功体験や教訓は、Wiresharkを活用する上での貴重な資源となります。次の章では、これらの知見をもとに、具体的な解決方法を探っていきます。

Wiresharkを駆使して通信データを再現する重要性

Wiresharkを活用することで、失われた通信データの再現が可能になることは、現代のビジネス環境において非常に重要です。ネットワークトラブルやデータ損失は、業務に多大な影響を及ぼすため、迅速かつ正確な対応が求められます。Wiresharkは、パケットキャプチャやデータ解析の強力なツールであり、これを駆使することで、過去の通信を追跡し、問題の根本原因を特定する手助けとなります。 本記事で紹介した手法やテクニックを理解し実践することで、Wiresharkの効果的な利用が可能になります。特に、フィルタ機能やTCPストリームの再構築を活用することで、失われたデータを迅速に取り戻し、業務の信頼性を向上させることができます。データ復元のプロセスは、単なる技術的作業に留まらず、企業の信頼性や顧客満足度にも直結する重要な要素です。 このように、Wiresharkを駆使した通信データの再現は、企業のデータ管理戦略において欠かせない要素となります。今後も、データの安全性を確保し、業務の円滑な運営を支えるために、Wiresharkの活用を検討してみてはいかがでしょうか。

今すぐWiresharkを使ってデータ復元に挑戦しよう!

Wiresharkを使ったデータ復元は、企業のデータ管理において非常に価値のあるスキルです。これまでの章で紹介したテクニックや事例を参考にしながら、ぜひ実際にWiresharkを活用してみてください。まずは基本的な操作をマスターし、パケットキャプチャの設定を行うところから始めましょう。 データ復元のプロセスは、単なる技術的な作業だけでなく、業務の信頼性を高め、顧客満足度を向上させるための重要な手段です。失われた通信データを再現することで、迅速な問題解決が可能となり、ビジネスの継続性を確保できます。 ぜひ、Wiresharkを手に取り、データ復元に挑戦してみてください。あなたの企業にとって、Wiresharkが強力なパートナーとなることでしょう。新たな可能性を見出し、データ管理のスキルを向上させるための第一歩を踏み出してみてはいかがでしょうか。

パケットキャプチャ時の法的および倫理的な配慮事項

パケットキャプチャを行う際には、法的および倫理的な配慮が非常に重要です。まず、通信データをキャプチャする前に、対象となるネットワークの利用規約や法律を確認することが求められます。特に、他者の通信を無断で監視することは、プライバシーの侵害や法律違反となる可能性があります。企業内でのキャプチャであっても、従業員に対して事前に通知を行い、同意を得ることが望ましいです。 また、キャプチャしたデータには機密情報や個人情報が含まれる場合が多いため、その取り扱いには細心の注意が必要です。データを保存する際には、アクセス制限や暗号化を施すことで、不正アクセスや漏洩のリスクを低減させることが重要です。さらに、データの利用目的を明確にし、不要な情報は速やかに削除することで、データ管理の透明性を保つことが求められます。 このように、パケットキャプチャを行う際には、法的および倫理的な観点からの配慮を怠らないことが、信頼性の高いデータ復元を実現するための基盤となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。