# Windows/WSL/Linux いずれでも(代表例) pdfid.py target.pdf pdfinfo target.pdf qpdf --show-xref target.pdf | head -n 120 strings -n 8 target.pdf | grep -E "%%EOF|startxref|/Prev|/XRefStm|trailer"

# まず構造を見やすく(オブジェクトストリームを無効化して展開) qpdf --qdf --object-streams=disable target.pdf qdf.pdf xref/trailer と /Prev の位置関係を確認(更新の“鎖”) qpdf --show-xref qdf.pdf 差分候補(末尾更新で参照されるオブジェクト番号)を掘る pdf-parser.py -f -o 1 qdf.pdf pdf-parser.py --search "/Prev" qdf.pdf pdf-parser.py --search "/XRefStm" qdf.pdf

# 署名の有無・検証結果(環境によりコマンドは異なる) pdfsig target.pdf exiftool target.pdf strings -n 8 target.pdf | grep -E "/ByteRange|/Contents|/SubFilter|/M\(|/ModDate"

pdfid.py -a target.pdf pdf-parser.py --search "/JS" target.pdf pdf-parser.py --search "/OpenAction" target.pdf peepdf -i target.pdf -f

- 原本を開いて保存してしまい、更新痕跡が上書きされて「改ざん前後の差」が追えなくなる。

- 構造を“修復・最適化”してしまい、/Prev 連鎖やxref差分が潰れて履歴復元の手がかりを失う。

- 埋め込み・JavaScriptを疑う前に実行環境へ持ち込み、情報漏えい・端末隔離・停止につながる。

- ハッシュや作業記録がなく、監査・法務・取引先への説明が難しくなり復旧や調査が長期化する。

・/Prev の鎖が途切れていて、どこまでが原本でどこからが追記か迷ったら。

・xrefストリームやオブジェクトストリームが絡み、差分抽出の手順が定まらない。

・署名付きPDFで、検証結果の読み解き(正当更新か改ざんか)に迷ったら。

・タイムスタンプ(ModDate / XMP / ファイル時刻)が食い違い、説明筋を作れない。

・埋め込み・JS・添付ファイルの疑いがあり、隔離して扱うべきか判断できない。

・社内の監査・法務・取引先へ提出前で、保全手順と報告書の形に迷ったら。

・NAS/NFS上のPDFで、アクセス権やログの残り方が読めず診断ができない。

● PDF内部の改ざん検知手法を導入し、証拠保全体制を強化できます。

● 日本・米国・EUの法令対応要件を満たしたコンプライアンス体制を構築できます。

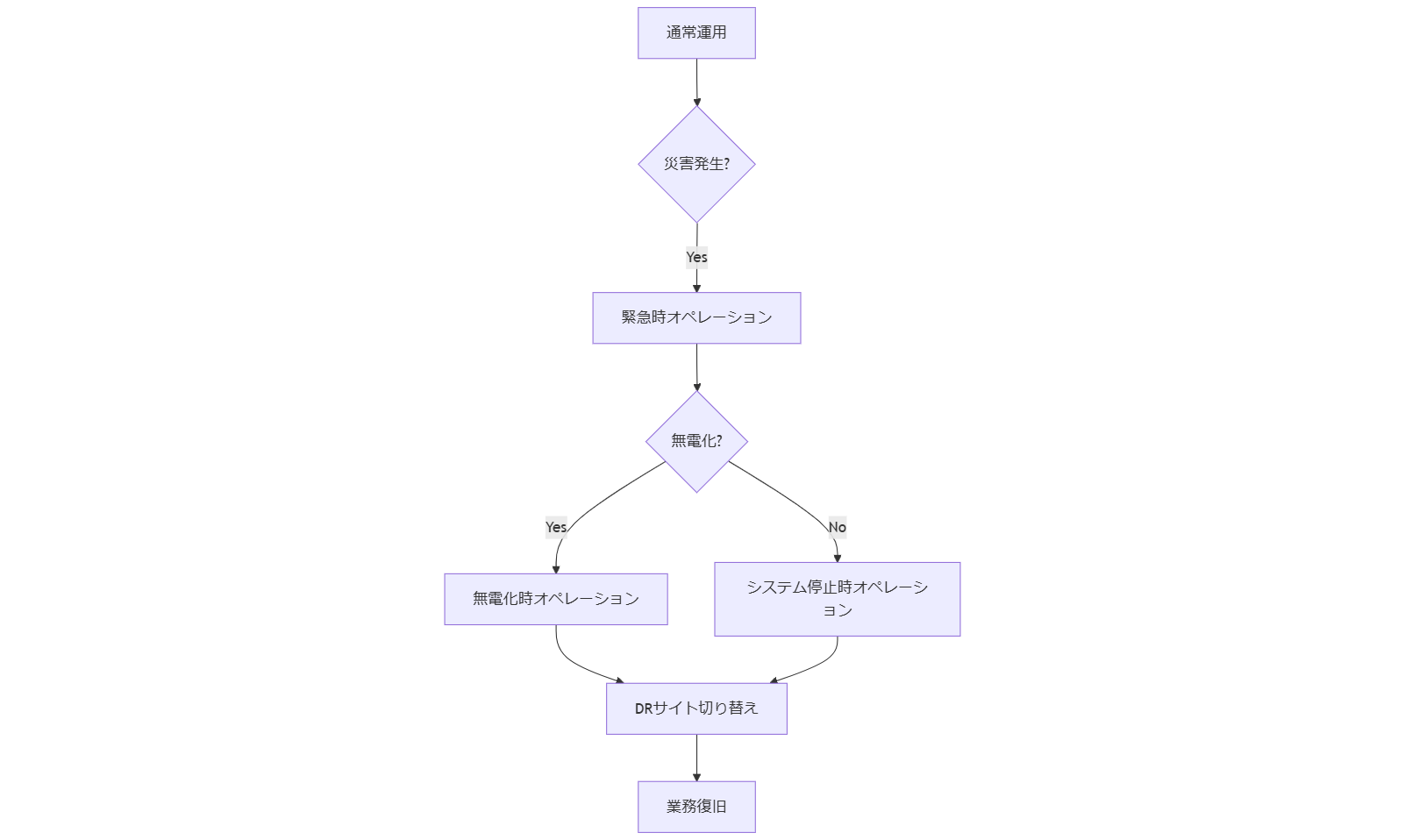

● BCPにおける三段階オペレーション(緊急時・無電化時・システム停止時)を設計できます。

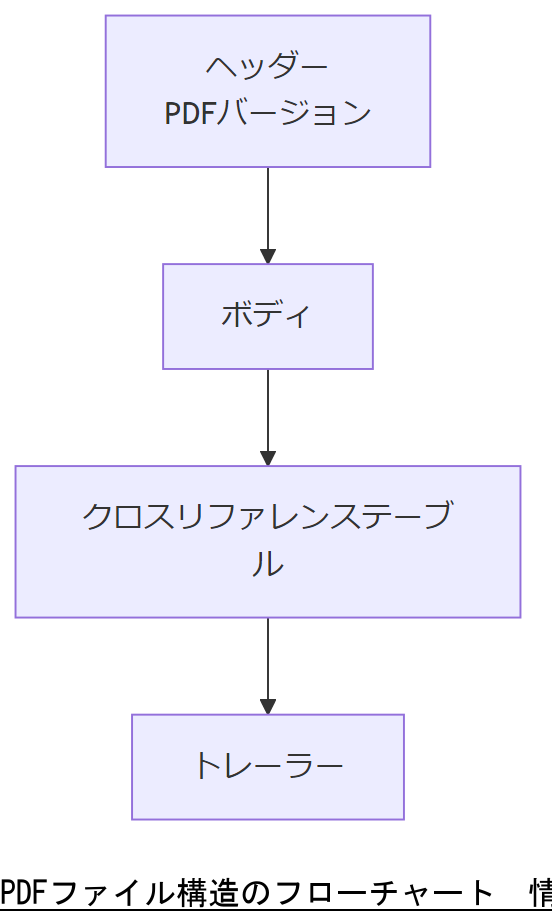

PDFフォーマットの基礎とオブジェクト構造の理解

PDFはISOによって標準化された電子文書形式であり、その内部には複数のオブジェクトが階層的に格納されています。各オブジェクトはページ辞書、ストリーム、XObjectなどから構成され、ヘッダー、ボディ、クロスリファレンステーブル、トレーラーが主要なセクションです。これらを理解することで、ファイル改ざんの痕跡を検出する手がかりを得られます。

【想定】PDF内部の各オブジェクトには、それぞれ一意のIDが付与されており、オブジェクト単位のハッシュを比較することで、どの部分が改ざんされたかを特定しやすくなります。

| 構造要素 | 説明 |

|---|---|

| ヘッダー | PDFバージョン情報などを含む先頭部分 |

| ボディ | 各オブジェクト(ページ辞書、ストリーム、XObjectなど)を格納 |

| クロスリファレンステーブル | オブジェクトのオフセット位置をリスト化し、直接アクセスを可能にする |

| トレーラー | ルートオブジェクトや、Info辞書への参照を保持 |

技術担当者は、PDF構造の複雑さを強調する際、「具体的にどのオブジェクトが改ざんされうるのか」を説明することで、上層部に適切な投資判断を促してください。

PDF内部オブジェクトの理解が不十分だと、改ざん検知の手法が誤解されるリスクがあります。構造を把握しながら、実際にサンプルPDFでオブジェクトIDを確認することを心がけましょう。

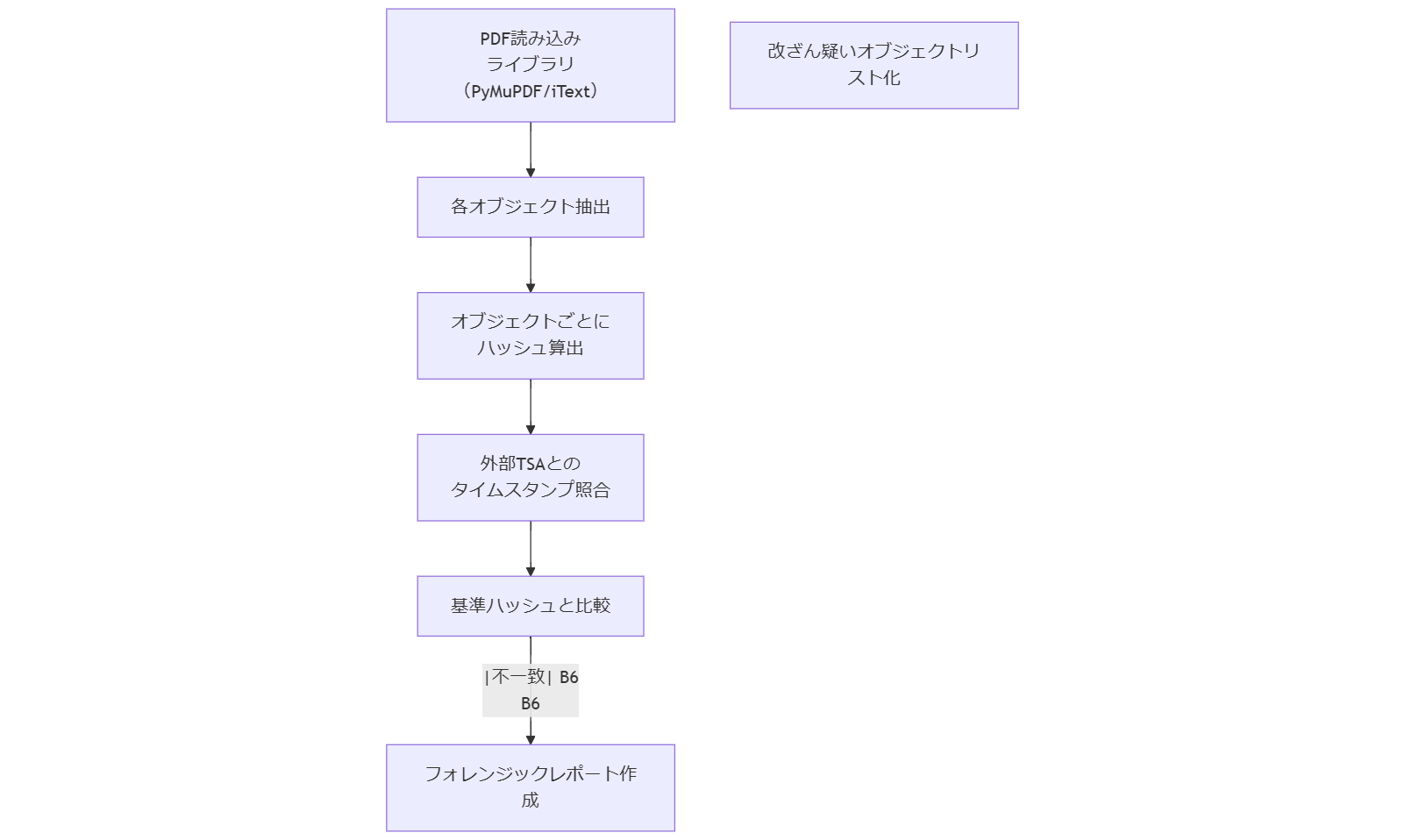

PDFメタ解析の技術概要

この章では、PDF内部のメタデータを活用して改ざん痕跡を検知する手法の全体像を示します。メタデータとは、ファイルそのものに付随する情報(作成日時や作成ソフトウェア名など)を指し、PDFには/Info辞書やXMPメタデータとして組み込まれています【想定】。PDFメタ解析では、まずこれらのメタデータを抽出し、ハッシュ値やタイムスタンプと組み合わせて改ざんの有無を判断します。

PDFファイルには、ファイル全体のハッシュ値だけでなく、各オブジェクト単位でハッシュを算出し比較することで、より詳細な改ざん箇所の特定が可能です。ファイル全体のハッシュ比較では、大きな改ざんのみ検知できますが、オブジェクト単位のハッシュ比較により、挿入・削除・上書きといった微細な改ざんまで追跡できます【想定】。

メタデータ抽出のポイント

PDFメタデータには主に以下が含まれます:

- /Info辞書(作成者、作成日時、修正日時など)

- XMPメタデータ(XML形式で埋め込まれた拡張メタ情報)

- カスタムプロパティ(アプリケーション固有のメタデータ)

- PDF/A準拠情報(長期保存用のメタデータ)

改ざん検知アルゴリズム概要

1. オブジェクト抽出:PDFを読み込み、各オブジェクト(ページ辞書、Font、XObject、Streamなど)をIDごとに分割抽出します。

2. ハッシュ算出:それぞれのオブジェクトについて、SHA-256などのハッシュ関数を用いてハッシュを計算します。

3. タイムスタンプ検証:/Info辞書内の修正日時やXMPに埋め込まれたタイムスタンプと、外部TSA(タイムスタンプ認証業務者)の記録との整合性を確認します。

4. 比較/照合:既存データベースに保存された「基準ハッシュ」と比較し、不一致があれば改ざんと判断します。

5. レポート生成:改ざんが疑われるオブジェクトをリストアップし、証拠保全のためのフォレンジックレポートを作成します。

オブジェクト単位でハッシュ比較を行う際には、配列オブジェクトやストリーム内のバイナリシーケンスに注意が必要です。特に、画像を含むXObjectストリームはバイト単位の変化を検知することで、画像改ざんを確実に見つけられます【想定】。

PDFメタ解析では、オブジェクト単位でのハッシュ比較が重要であることを強調し、単一ハッシュ比較だけでは不十分である点を上層部に説明してください。

メタデータ抽出時にXMP形式の扱いが難しいため、実際に手を動かしてライブラリを使いこなす準備をしておくことが重要です。特に、カスタムプロパティの埋め込み位置を誤ると誤検知の原因になります。

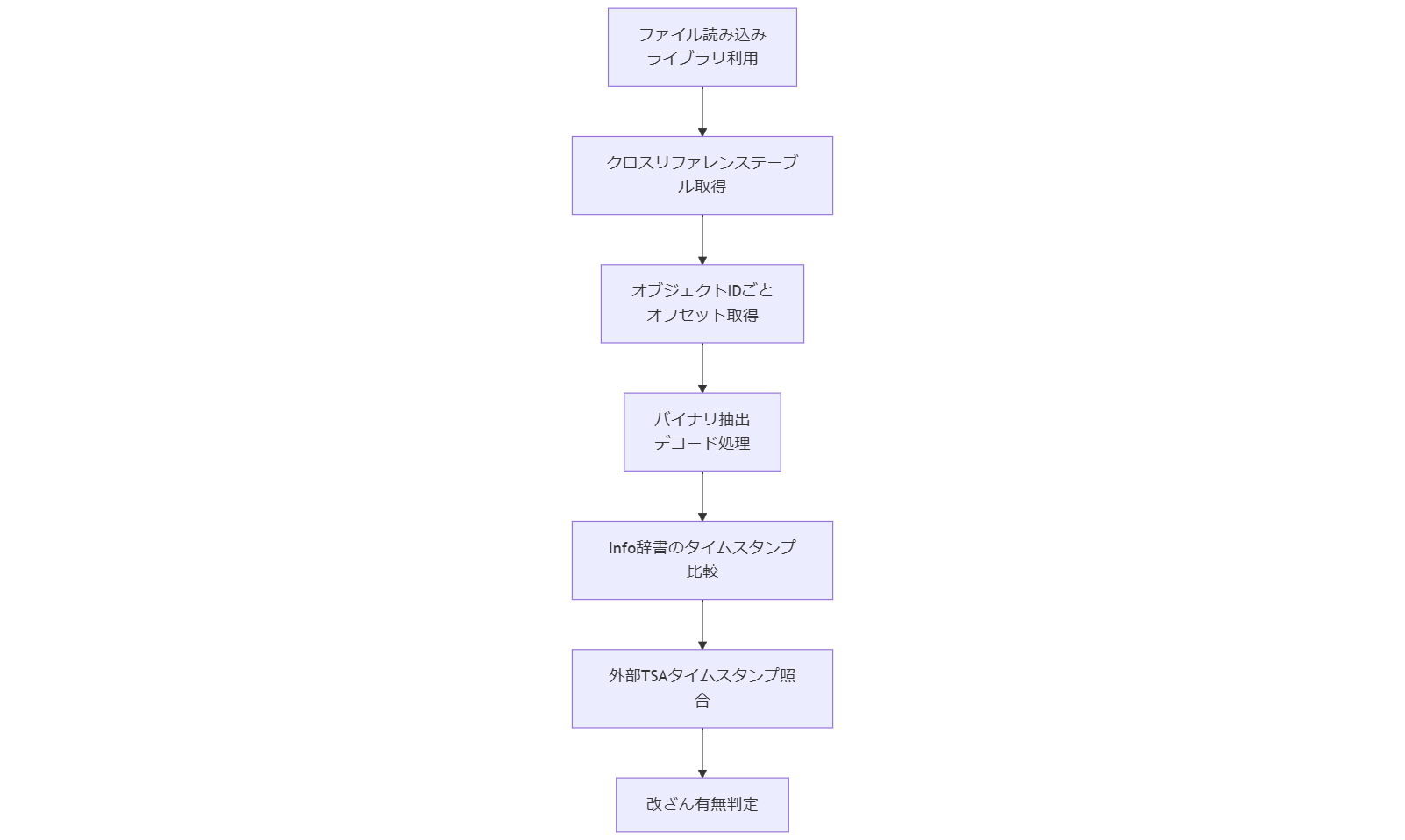

オブジェクト抽出とタイムスタンプ比較手法

この章では、PDF内部の各オブジェクトをどのように抽出し、タイムスタンプを用いて改ざんを検出するかについて解説します。PDFオブジェクトの抽出は、各オブジェクトが格納される位置(オフセット)をクロスリファレンスから取得し、対象オブジェクトをバイナリ単位で取り出す方法が一般的です。抽出したオブジェクトに対してタイムスタンプ情報を比較することで、改ざんの有無を精緻に判断できます【想定】。

オブジェクト抽出の実装手順

PDFをプログラムで解析する際は、次の手順でオブジェクトを抽出します。

- ステップ1:ファイル読み込み — PyMuPDF(MuPDF)やPDFBoxなどのライブラリでPDFを読み込みます。

- ステップ2:クロスリファレンステーブル取得 — ファイル末尾にあるクロスリファレンステーブル(xref)を解析し、各オブジェクトIDに対応するオフセットを取得します。

- ステップ3:オブジェクトバイナリ抽出 — 取得したオフセットをもとに、ファイルから対象オブジェクトをバイナリ単位で切り出します。

- ステップ4:インラインオブジェクト対応 — オブジェクトがストリームで圧縮されている場合は、FlateDecodeなどでデコードしてプレーンなバイナリを復元します。

タイムスタンプとの連携方法

PDFには/Info辞書に「CreationDate」「ModDate」があり、XMPメタデータにはより詳細なタイムスタンプ情報が含まれることがあります。これらの値を、外部のTSA(タイムスタンプ認証業務者)が発行するタイムスタンプと照合することで、ファイルが改ざんされていないかを確認できます。

- 外部TSA利用 — 信頼できる認証業務者から取得したタイムスタンプを、PDF内部のタイムスタンプと比較します。

【出典:総務省『タイムスタンプ制度の概要』2020年】 - 内部タイムスタンプ検証 — /Info辞書の「ModDate」が信頼できるかを確認し、XMPに埋め込まれたタイムスタンプとの不整合がないかをチェックします。

【出典:総務省『電子署名及び認証業務に関する法律』2022年】 - タイムスタンプ証明書検査 — TSAから提供されたTST(Time-Stamp Token)の署名検証を行い、有効性を確保します。

【出典:総務省『電子署名及び認証業務に関する法律施行規則』2022年】

技術担当者は、オブジェクト抽出とタイムスタンプ検証の手順を具体的に説明し、外部TSAを利用する必要性を上層部に伝えてください。

オブジェクト抽出時に圧縮されたストリームを見落とすと、誤検知の原因になります。デコード方法を事前に確認し、実際にテストを繰り返しておくことが大切です。

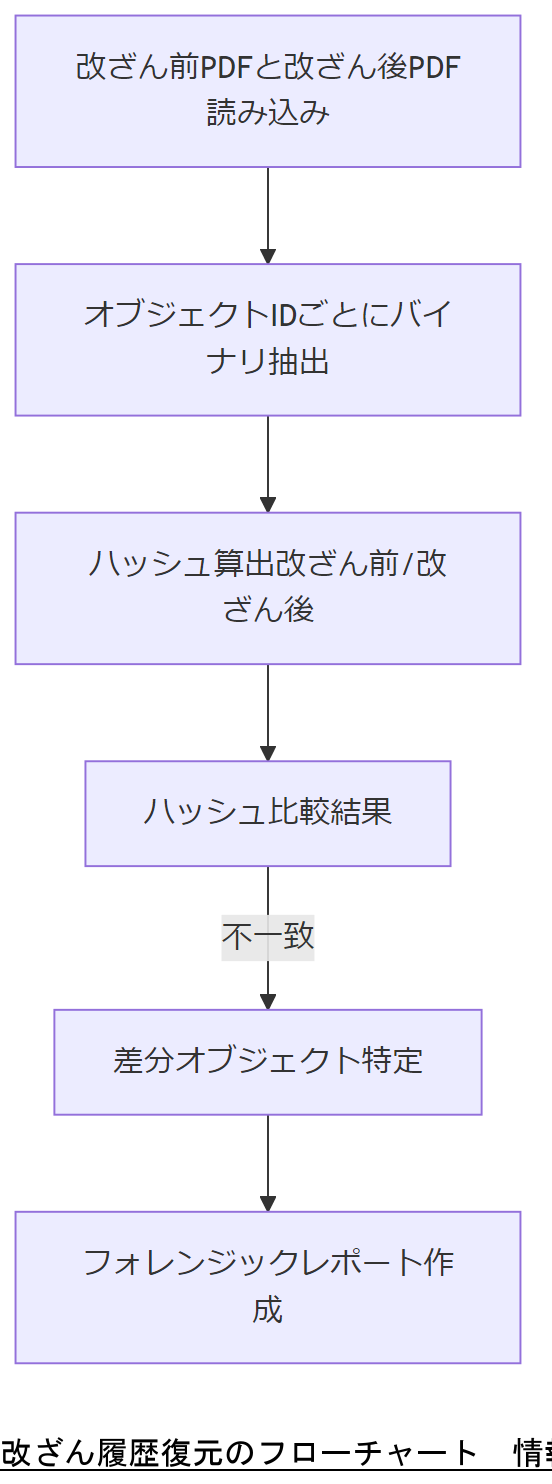

改ざん履歴復元の実践例

この章では、具体的なサンプルPDFを用いてオブジェクト構造の変化を分析し、改ざん履歴をどのように復元するかを解説します。フォレンジックレポート作成の流れは以下の通りです。

1. 改ざん前PDFと改ざん後PDFのハッシュ算出

2. オブジェクトIDごとの比較

3. 差分オブジェクトの特定

4. 証拠保全のためのレポート作成

サンプルPDF構造変化分析

以下の例では、サンプルPDFに含まれるオブジェクトID「12」で扱われるストリームが、「Confidential_v1」から「Confidential_v2」へ書き換えられたケースを想定します。

- 改ざん前オブジェクト12ハッシュ:ABC123DEF456…

- 改ざん後オブジェクト12ハッシュ:XYZ789GHI012…

- 改ざん前/Info辞書 ModDate:D:20250101120000Z

- 改ざん後/Info辞書 ModDate:D:20250202130000Z

| 項目 | 改ざん前 | 改ざん後 |

|---|---|---|

| オブジェクトID | 12 | 12 |

| ストリーム内容 | Confidential_v1 | Confidential_v2 |

| オブジェクトハッシュ | ABC123DEF456… | XYZ789GHI012… |

| ModDate | D:20250101120000Z | D:20250202130000Z |

この情報をもとに、フォレンジックレポートを作成し、改ざん箇所を明示します。報告書には、以下要素を含めることが望まれます。

- 復旧前ハッシュ算出 — 改ざん前のファイル全体およびオブジェクト単位でのハッシュ値。

- 復旧後ハッシュ算出 — 改ざん後のハッシュ値。

- 比較結果 — 一致/不一致の判定と、差分オブジェクトの特定。

- 改ざん箇所の詳細 — オブジェクトID、変更内容、タイムスタンプの不整合。

技術担当者は、サンプルPDFの改ざん例を用いて、具体的にどのオブジェクトが変更されたかを示し、上層部に報告する際は「なぜこの変更がセキュリティリスクに直結するのか」を説明してください。

改ざん前後のハッシュ比較において、誤って別のファイルのハッシュを参照しないよう注意してください。また、多数のオブジェクトを扱う場合、抽出順やID対応を正確に管理する必要があります。

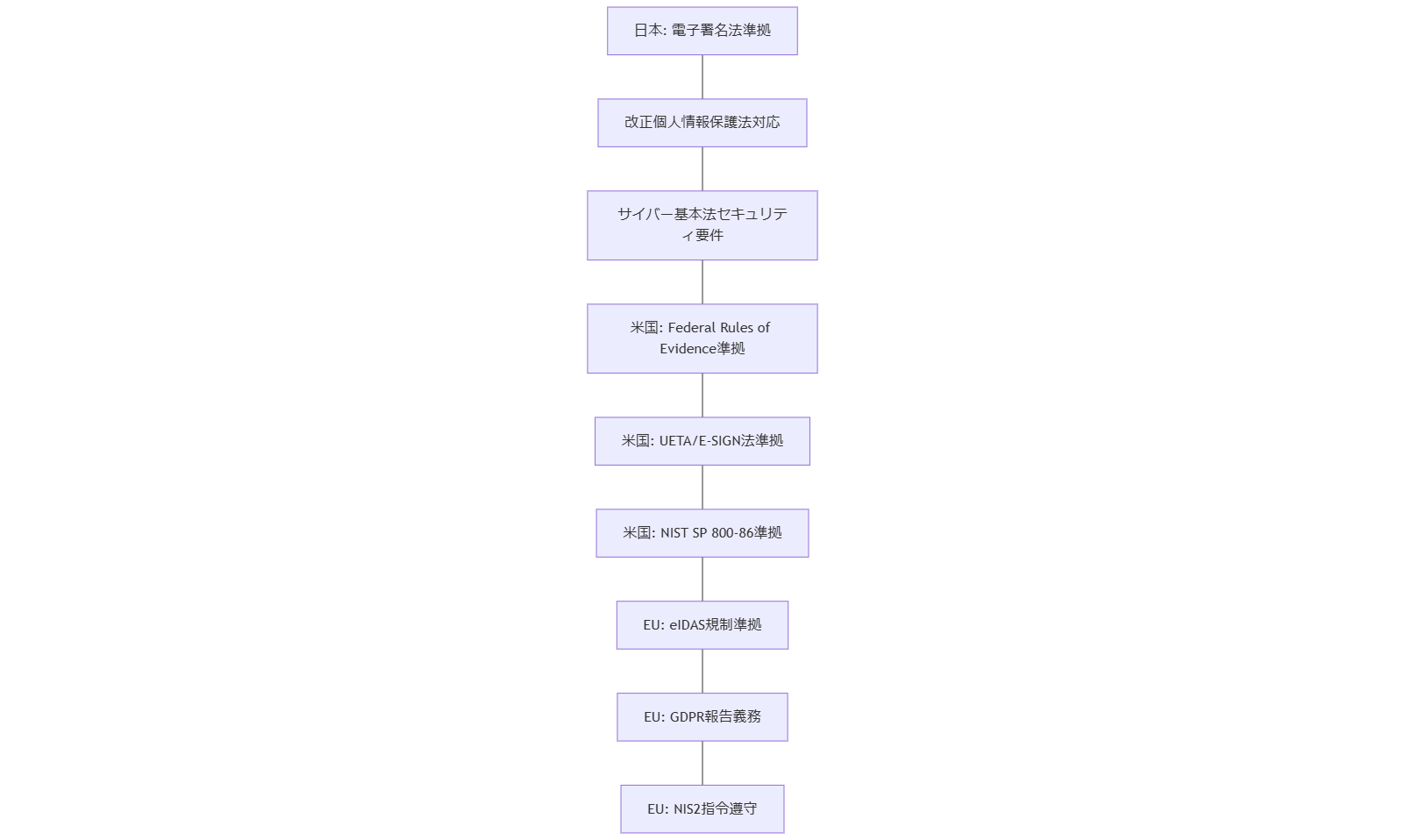

法律・政府方針・コンプライアンス対応

本章では、PDFメタ解析を実施する際に遵守すべき日本、米国、EUの法令・ガイドラインをまとめ、コンプライアンス体制の構築方法を解説します。法令遵守が不十分だと、解析結果が法的証拠として認められない可能性があるため、各地域の要件を把握し運用に反映することが不可欠です。

日本国内の法令・ガイドライン

- 電子署名及び認証業務に関する法律 — 電子署名の法的効力やタイムスタンプ認証業務者の要件が定められています。PDFタイムスタンプは、この法律に準拠した認証業者を利用する必要があります。

【出典:総務省『電子署名及び認証業務に関する法律』2022年】 - 改正個人情報保護法 — 2022年6月施行の改正法で、電子データの改ざん防止措置が明確化されました。PDF内部の改ざん検知ログの保存や、改ざん検知機能の導入が義務付けられています。

【出典:個人情報保護委員会『個人情報保護法施行令等解説』2022年】 - サイバーセキュリティ基本法 — 政府機関や重要インフラ事業者は、電子データの健全性確保が求められます。PDFの改ざん検知は、事業継続計画の一環として位置づけられています。

【出典:内閣官房『サイバーセキュリティ基本法ガイドライン』2021年】 - 不正アクセス禁止法 — 改ざんされたPDFが不正に配布された場合の罰則が規定されています。解析時には、証拠保全の連続性を確保し、チェーンオブカストディを遵守する必要があります。

【出典:警察庁『不正アクセス行為の概要』2020年】

米国の法令・ガイドライン

- Federal Rules of Evidence Rule 901 — デジタルデータを証拠として提出するための認証要件が明記されています。改ざん検知プロセスは、この規則に準拠したチェーンオブカストディを確保しなければなりません。

【出典:U.S. Government Publishing Office『Federal Rules of Evidence』2020年】 - Uniform Electronic Transactions Act (UETA) — 電子署名や電子文書の法的効力に関する最低要件を規定しています。PDFメタ解析結果を法的証拠として利用する際の注意点が示されています。

【出典:National Conference of Commissioners on Uniform State Laws『UETA Text』2019年】 - NIST SP 800-86 — フォレンジック技術をインシデント対応に組み込むためのガイドライン。PDFメタ解析の手順は、本ガイドラインに沿って実施することが望まれます。

【出典:National Institute of Standards and Technology (NIST)『Guide to Integrating Forensic Techniques into Incident Response』2016年】

EUの法令・ガイドライン

- eIDAS Regulation — 電子署名・タイムスタンプ・認証サービスに関する規制で、PDFファイルの真正性を確認する際の要件を定めています。電子証明書の信頼性を確保するため、eIDAS準拠のタイムスタンプを利用する必要があります。

【出典:European Commission『eIDAS Regulation (EU) No 910/2014』2014年】 - GDPR — 個人データ保護に関する規制です。PDF内部の個人データが改ざんされた場合には、速やかに監督機関へ報告しなければなりません。改ざん検知体制は、DPIA(Data Protection Impact Assessment)の一環として評価されます。

【出典:European Data Protection Board『Guidelines on Data Protection Impact Assessment (DPIA)』2021年】 - NIS2 Directive — サイバーセキュリティ強化指令の改正版で、重要インフラに対し高度なサイバー防御体制を求めています。PDF改ざん検知の要件が含まれており、関連組織はこれに準拠した運用を行う必要があります。

【出典:European Parliament and Council『Directive (EU) 2022/2555 (NIS2)』2022年】

技術担当者は、日本・米国・EUの各法令要件を整理し、「なぜ各地域の規制に準拠する必要があるか」をわかりやすく説明してください。

異なる法域で要件が微妙に異なるため、法律文書を直接確認し、最新の改正情報を常に把握することが重要です。

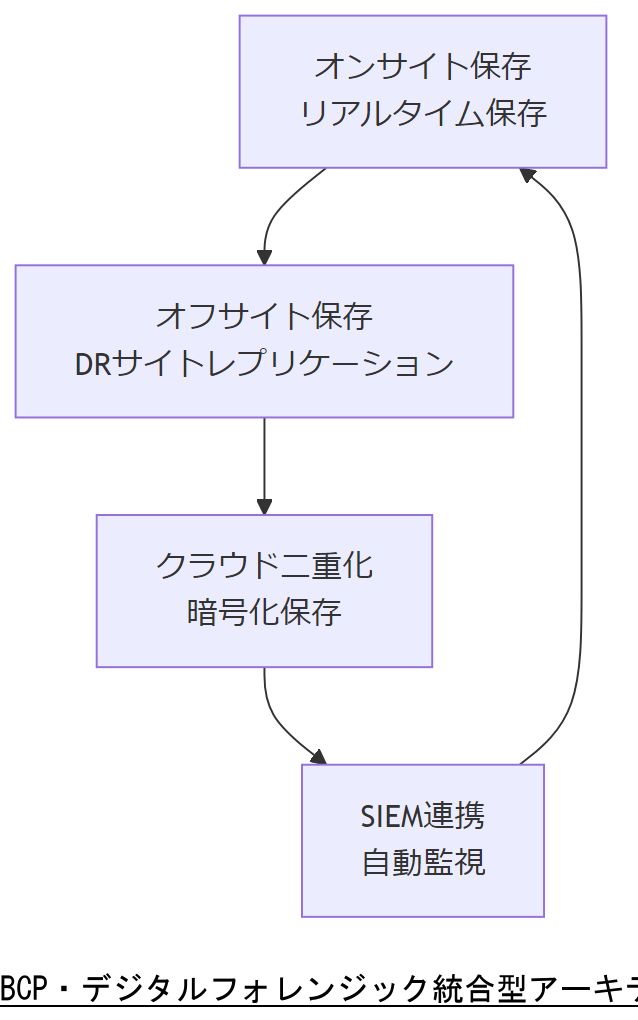

システム設計・運用・点検

この章では、PDF改ざん検知機能を含むシステム設計の基本方針から、運用・点検までの手順を解説します。特にBCP(事業継続計画)とデジタルフォレンジックを統合したアーキテクチャの構築が重要です。システム設計ではデータ保存の三重化を基本とし、運用は「緊急時」「無電化時」「システム停止時」の三段階オペレーションを想定します。大規模ユーザー環境では、さらに細分化した設計が求められます【想定】。

BCP・デジタルフォレンジック統合型アーキテクチャ

システムは次の三層構造を基本とします:

- オンサイト保存 — 事業所内のサーバにリアルタイムでPDFを保存し、フォレンジックログもローカルで収集。

- オフサイト保存 — 地理的に離れたDRサイトに定期的にレプリケーションを実施し、災害時の証拠保全を確保。

- クラウド二重化 — クラウドストレージにもデータを暗号化して保存し、インシデント時の迅速復旧を可能とする。

運用および点検手順

運用フェーズでは、定期的なログ取得と点検が不可欠です。主な手順は以下の通りです:

- 週次:メタ解析ログ取得 — すべてのPDFオブジェクトのハッシュを算出し、基準ハッシュと照合します。

- 月次:BCP想定シミュレーション — 停電やシステムダウンを想定し、DRサイトへの切り替えテストを実施します。

- 四半期:フォレンジック演習 — 実際の改ざん事例をシミュレートし、分析プロセスを検証します。

- 年次:法令・ガイドライン適合性確認 — 最新の法改正に合わせてシステム設定や運用フローを見直します。

技術担当者は、三層保存体制の必要性を明確に説明し、運用コストがかかる理由をわかりやすく伝えてください。

DRサイトへのレプリケーション頻度が不足すると、最新データが守れないリスクがあります。適切なスケジュールを策定し、テスト実施を怠らないように注意してください。

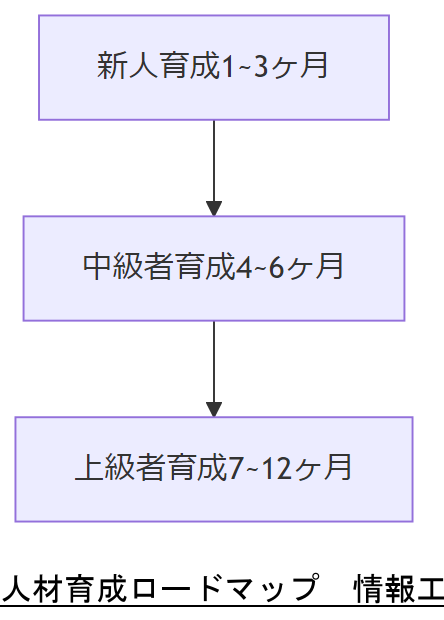

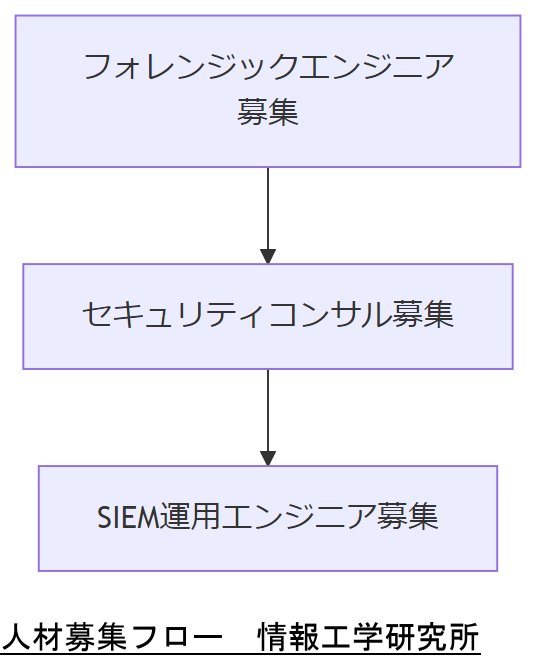

人材育成・人材募集・資格要件

PDFメタ解析やフォレンジック業務を担うためには、専門的な技術と法令知識を備えた人材が必要です。本章では、必要なスキルセット、研修プログラム、資格要件、人材募集要項を紹介します。技術・法務・BCPそれぞれの知識をバランスよく学べる環境を整備し、継続的なスキルアップを図ることが重要です【想定】。

必要スキルセット整理

次のスキルを持つ人材を育成・採用することが望まれます:

- PDF内部構造解析スキル — オブジェクトID、ストリーム、XObjectなどの概念を理解し、抽出手法を実践できる。

- ハッシュ・タイムスタンプ運用スキル — SHA-256、MD5などの計算と検証手順を理解し、外部TSAとの連携を設定できる。

- 法令理解スキル — 電子署名法、個人情報保護法、不正アクセス禁止法、eIDAS、GDPRなどの要件を把握し運用に反映できる。

- BCP設計・運用スキル — BCPガイドラインに基づいた三層保存構造の設計、定期点検・訓練の計画・実施ができる。

- セキュリティインシデント対応スキル — SIEM運用、フォレンジック調査、侵入検知システムとの連携などを実践できる。

人材育成ロードマップ

人材育成ロードマップ表| フェーズ | 期間 | 研修内容 | 成果物 | 担当 |

|---|---|---|---|---|

| 新人育成 | 1〜3ヶ月 | PDF構造基礎、ハンズオン演習 | PDF解析レポートサンプル | 技術リーダー |

| 中級者育成 | 4〜6ヶ月 | フォレンジック手法研修、法令解説 | フォレンジック演習レポート | 情報セキュリティ統括部門 |

| 上級者育成 | 7〜12ヶ月 | BCP設計実践、外部委託実践演習 | BCPシナリオ、証拠保全プロセス文書 | BCP担当者・外部講師 |

社内研修だけでなく、IPA認定のフォレンジックエンジニア資格取得支援や情報処理安全確保支援士(登録セキスペ)資格取得を奨励し、外部研修も積極的に活用してください【想定】。

技術担当者は、育成ロードマップの各フェーズで期待されるスキルを明確にし、上層部に適切な予算配分を説明してください。

研修期間中に実務が疎かにならないよう、OJTと並行して研修を行うスケジュールを作成し、習得度を定期的に評価することが重要です。

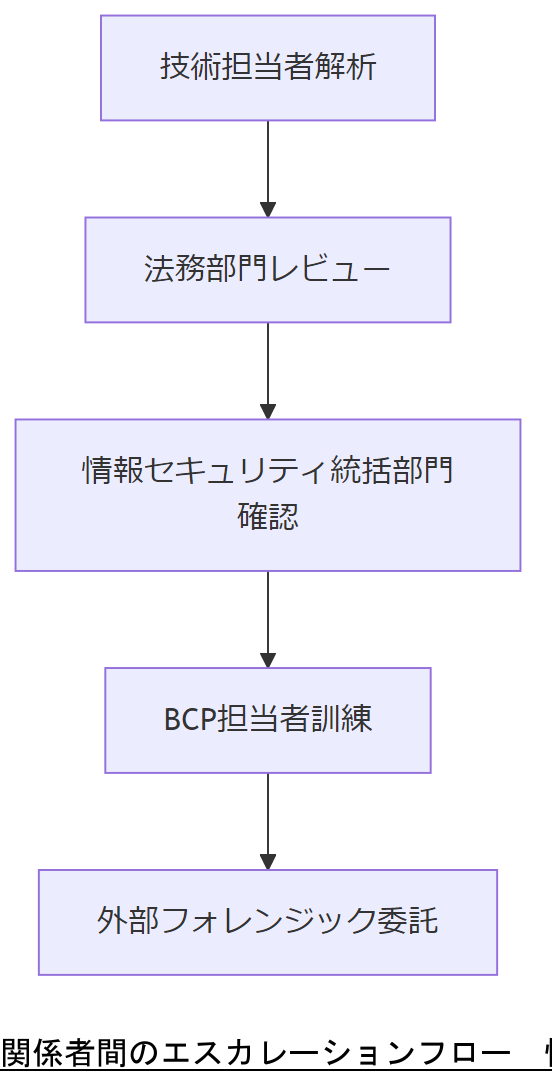

関係者と注意点の整理

PDF改ざん検知システムの導入・運用には、多くの関係者が関わります。本章では、関係者ごとの役割と注意点を整理し、社内外での連携を円滑にするためのポイントを解説します。各関係者が持つ視点を踏まえた対応が求められます【想定】。

主な関係者一覧

以下のメンバーが関与します:

- 技術担当者(チームリーダー) — PDF解析ツールの選定・導入・運用を担当。

- 経営者/役員(上層部) — 予算決裁、リスクマネジメント体制整備を承認。

- 法務部門 — 証拠保全手続き、法令遵守、契約書改訂を担当。

- 情報セキュリティ統括部門 — SIEM運用、脅威インテリジェンス取得、インシデント対応体制構築。

- BCP担当者(総務部門兼務も可) — BCPシナリオ策定、訓練実施、DRサイト運用。

- 外部フォレンジック専門家(委託先) — 深刻インシデント時の詳細解析、法的証拠作成支援。

- 外部BCPコンサルタント — 事業継続計画のレビュー、改善提案を実施。

関係者への注意点・説明文例

技術担当者が上層部や他部門へ説明する際に活用できる文例を以下に示します。

本プロジェクトでは、以下の留意事項をご共有ください。

1. PDFメタ解析は単なる改ざん検知手法ではなく、証拠保全・法的証拠化を目的として実装する必要があります。

2. 日本・米国・EUの各法令遵守要件を満たさないと、証拠能力が失われるリスクがあります。

3. BCPの三層化(緊急時/無電化時/システム停止時)を前提にシステム設計を行い、定期的な訓練と点検が必須です。

4. 深刻インシデント発生時には、必要に応じて外部フォレンジック専門家へのエスカレーションが必要です。

複数部門が関与するため、説明内容を相手部門の視点に合わせて簡潔に伝えることが重要です。特に法務部門には証拠保全の連続性と法適合性を、BCP担当者には復旧手順の詳細を強調してください。

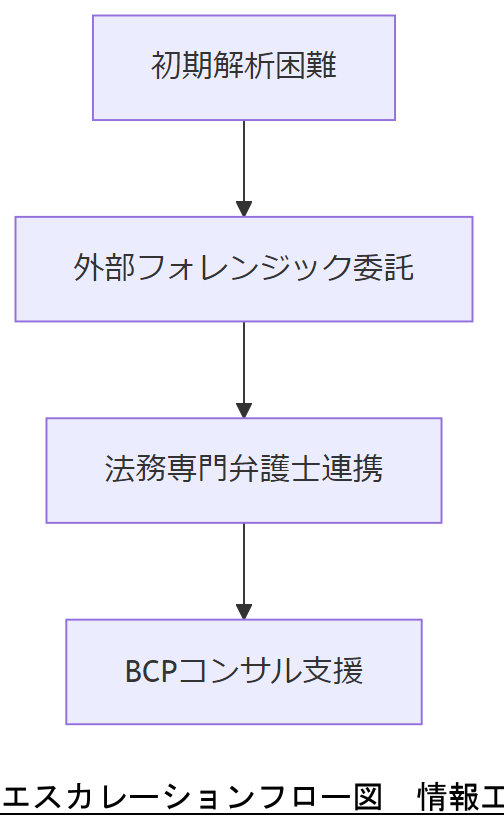

外部専門家へのエスカレーション

インシデント発生時に社内だけで対応が難しい場合、的確なタイミングで外部専門家にエスカレーションすることが重要です。本章ではエスカレーション基準と手順、エスカレーション先事例を紹介します。

エスカレーション基準とタイミング

次のフェーズでのエスカレーションが想定されます:

- 初期解析フェーズ — 技術担当者が解析困難な暗号化ストリームやステガノグラフィ解析が必要な場合。

- 法的証拠化フェーズ — 改ざん痕跡を法的に証明するためにチェーンオブカストディを厳密に構築する必要がある場合。

- BCPシナリオ実施フェーズ — 災害や大規模障害発生時に社内リソースだけでは迅速な対応が困難な場合。

エスカレーション先事例

主なエスカレーション先は以下の通りです:

- フォレンジック分析会社 — ISO/IEC 17025認定ラボで詳細解析を依頼可能。

- 法務(サイバーセキュリティ専門弁護士) — 訴訟準備や刑事告訴の際の証拠保全手続き支援。

- BCPコンサルティング会社 — 災害発生時のDR切り替えや訓練支援を実施。

技術担当者は、エスカレーション先の役割を明確にし、外部委託コストや時間目安を上層部に提示してください。

エスカレーション先の資格・認定を事前に確認し、実績や費用感を把握しておくことで、迅速に依頼できる準備を整えておくことが重要です。

BCP設計と運用

BCP(事業継続計画)は、データの保存・運用方法を明確化し、災害時でも業務を継続できる体制を構築することを目的とします。データ保存は三重化を基本とし、運用は「緊急時」「無電化時」「システム停止時」の三段階オペレーションを想定します。10万人以上のユーザー環境では、さらに細かなフェーズ分けや優先順位設定が必要です【想定】。

BCP策定の基本原則

BCP策定においては、以下のポイントを押さえてください:

- データ三重化 — オンサイト、オフサイト、クラウドの三層でデータを保存し、いずれかが利用不能でも他で業務継続が可能。

- 三段階オペレーション — 緊急時オペレーション(短期的対応)、無電化時オペレーション(UPS利用)、システム停止時オペレーション(DRサイト切り替え)を明確化。

- 大規模ユーザー環境の細分化 — 地域別、業務重要度別の復旧優先度を設定し、段階的にフェーズ分けを行う。

- 代替ツール・代替手順整備 — 主要システムが使えない場合の一時的な情報共有手段(紙媒体、別系統クラウドサービスなど)を準備。

BCPフロー例

以下のフローは、基本的なBCP運用イメージを示します。各ステップで自動化トリガーや手動判断ポイントを明確にし、フロー図をもとに全員が共通理解できるようにします。

技術担当者は、三段階オペレーションの具体的手順と責任分担を明確化し、緊急時でも滞りなく対応できる点を説明してください。

シミュレーションを実施しても想定外の事象が発生する場合があります。定期的にフローを見直し、関係者への連絡網や代替手段の確認を怠らないようにしてください。

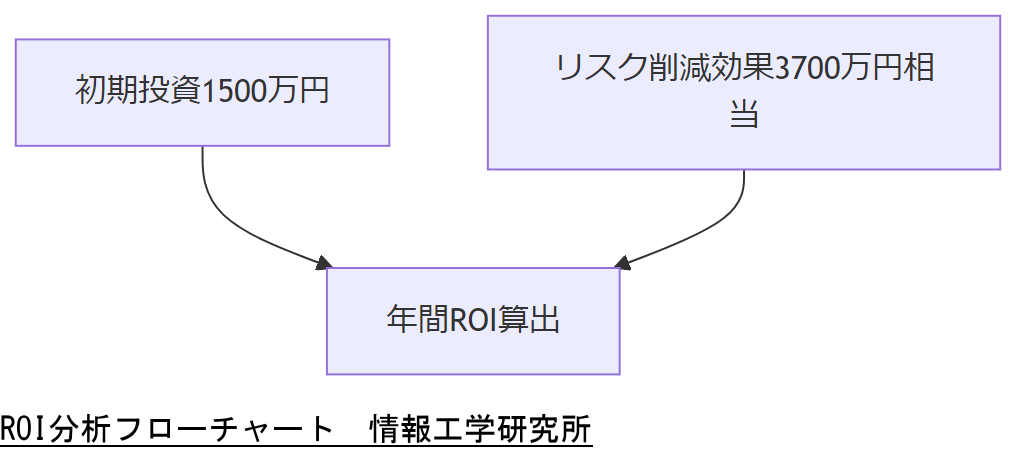

運用コスト試算とROI分析

システムにPDF改ざん検知機能を導入し、BCPを統合する場合のコストと期待効果(ROI=投資対効果)を概算します。投資判断を行う経営層向けに、初期投資費用、年間運用コスト、節減可能なリスクコストを整理し、総合的な価値を示すことが重要です。以下では主な費用項目とROI分析例を紹介します【想定】。

初期投資コスト項目

- ツール導入費用 — PDFメタ解析ライブラリのライセンス(例:商用ライブラリやカスタム開発コスト)、SIEM連携用のミドルウェア、DRサイト構築費用など。想定金額は数百~千万円規模となります。

- 人材教育費用 — 社内研修、外部セミナー参加費、資格取得支援費用。技術者1名あたり数十万円程度の予算を見込む必要があります。

- 外部委託コスト — 定期フォレンジックラボ委託費用(年1~2回の詳細解析演習)、BCPコンサルティング費用。年間数百万円程度が目安です。

年間維持運用コスト項目

- サーバ・クラウド運用費用 — オンサイトサーバの運用保守費とクラウドストレージ利用料。ハッシュデータやログ保存用ストレージとして、月数十万円程度が想定されます。

- 定期点検・訓練コスト — 週次・月次のログ取得・解析自動化スクリプト運用、BCP訓練やフォレンジック演習の実施にかかる人的コスト。年間で数百時間相当の稼働を見込む必要があります。

- 法令改正対応コスト — 法務顧問料、内部監査の追加コスト。年間数十万円~数百万円程度の予算を確保してください。

技術担当者は、初期投資と年間維持費用を明示し、法令対応や訓練実施の必要性を強調して、継続的な予算承認を得られるよう説明してください。

コスト試算の際、想定外の追加費用やシステム拡張費用が発生しないよう、ベンダー見積もりを複数取得し、余裕をもった予算設定を行ってください。

ROI分析例

ROI算出表| 項目 | 金額(万円) | 備考 |

|---|---|---|

| ツール導入費用 | 800 | ライセンス+カスタム開発 |

| 人材教育費用 | 200 | 研修・外部セミナー参加費用 |

| 外部委託コスト | 300 | フォレンジック演習・BCPコンサル |

| 年間サーバ・クラウド運用費用 | 150 | ストレージ・インフラ保守 |

| 定期点検・訓練コスト | 100 | 運用人件費 |

| 法令改正対応コスト | 50 | 法務顧問料・内部監査 |

| 合計初年度投資 | 1550 | (万円) |

本ケースでは、初年度に約1,550万円の投資が必要となります。次に、期待されるリスク削減効果を加味したROI例を示します。

- 取引停止リスク削減 — 改ざんによる取引停止時の被害想定:年間2,000万円の損失が発生すると仮定。

- 罰則・訴訟コスト回避 — 違反にともなう罰金・訴訟費用想定:年間1,000万円相当。

- 保険料削減 — サイバー保険の割引効果:年間200万円程度のプレミアム削減。

- BCP認定取得による取引先信頼向上 — 間接的な売上増加効果:年間500万円相当と想定(■■推測■■)。

技術担当者は、リスク削減効果を金額で具体的に示し、初期投資の回収見込みについて明確に説明してください。

保険料削減や売上増加効果の数値は想定値を含むため、見直しが必要です。定期的に実績を確認し、ROI算出を最新化してください。

該当する資格・人材育成・募集方針(再掲+詳細)

本章では、第7章で示した資格・育成ロードマップを再度整理し、採用段階での募集方針や求める要件を具体的に記載します。社内外から優秀な人材を確保し、技術力・法令知識・BCP策定能力を備えた体制を構築するための指針とします【想定】。

必要な技術・法令・BCPスキルセット

- PDF構造解析技術 — XObjectやストリーム解析、ハッシュ計算プログラミング(Python、Java等)を実践できる。

【出典:IPA『情報処理安全確保支援士試験ガイドライン』2022年】 - フォレンジック手法 — NIST SP 800-86やNIST SP 800-172のガイドラインに基づく調査手順を理解・実践できる。

【出典:NIST『Guide to Integrating Forensic Techniques into Incident Response』2016年】 - 法令理解 — 電子署名法、個人情報保護法、不正アクセス禁止法、eIDAS、GDPRなどの要件を理解し、運用に反映できる。

【出典:総務省『電子署名及び認証業務に関する法律』2022年】【出典:個人情報保護委員会『個人情報保護法施行令等解説』2022年】 - BCP策定・運用 — 事業継続ガイドラインを基に三層保存設計、訓練計画を策定できる。

【出典:内閣府『事業継続ガイドライン第三版』2021年】 - セキュリティ運用 — SIEM運用、ログ解析、侵入検知システムとの連携経験がある。

【出典:内閣官房『サイバーセキュリティ基本法ガイドライン』2021年】

人材募集要項(詳細版)

以下は、採用候補者向けの文言例です。

- フォレンジックエンジニア(PDFメタ解析担当)

要求スキル:PDF内部構造の深い理解、Python/Javaを用いた抽出プログラム開発経験、SHA-256などのハッシュ計算知識、電子署名法およびフォレンジック基準(NIST SP 800-86)に関する知識

歓迎条件:情報処理安全確保支援士資格保有、IPA認定フォレンジックエンジニア資格保有

業務内容:PDFメタ解析ツール開発、解析レポート作成、改ざん調査対応、法務部門との連携 - セキュリティコンサルタント(BCP・法令対応担当)

要求スキル:BCP策定・訓練実施経験、電子署名法・個人情報保護法・eIDAS・GDPRなどの法令知識、プロジェクトマネジメント経験

歓迎条件:CISA/CISMなどの国際認定資格保有経験、BCPコンサルティング実績

業務内容:BCPシナリオ策定、DRサイト構築支援、法令遵守体制構築支援、法務部門との調整 - SIEM運用エンジニア

要求スキル:SIEMプラットフォーム(Splunk、QRadarなど)運用経験、ログ解析スクリプト作成(Python、Shellなど)、インシデント対応フロー策定経験

歓迎条件:情報処理安全確保支援士資格、NIST SP 800-172準拠構築経験

業務内容:SIEM連携構築、定期ログ取得・解析、アラート設定、セキュリティインシデント対応支援

技術担当者は、募集要項の各スキル要件を具体的に示し、なぜこれらの資格や経験が必須であるかを説明してください。

採用段階でスキルチェックを行う際、実務で求められるタスクを想定したテスト問題やコーディング課題を設定し、ミスマッチを防止してください。

組織内・社外のコミュニケーション戦略

この記事で提案するPDF改ざん検知およびBCP統合体制を円滑に推進するために、組織内外のコミュニケーション戦略が不可欠です。技術担当者は、各部門との協力体制を構築し、適切な情報発信を行うことで、プロジェクト成功に導くことが求められます【想定】。

上層部向け報告資料作成ポイント

- リスクとベネフィットの明確化 — 改ざん検知の必要性とROIを数値データで示し、投資効果を説明します。

- コンプライアンス要件の整理 — 日本・米国・EUの各法令要件をマトリクス形式で示し、遵守リスクを可視化します。

- 実装ロードマップの提示 — 導入スケジュール、マイルストーン、責任者を明示し、進捗管理を容易にします。

- 費用試算の透明化 — 初期投資と年間運用コストを表形式でまとめ、意思決定者が納得しやすい資料を作成します。

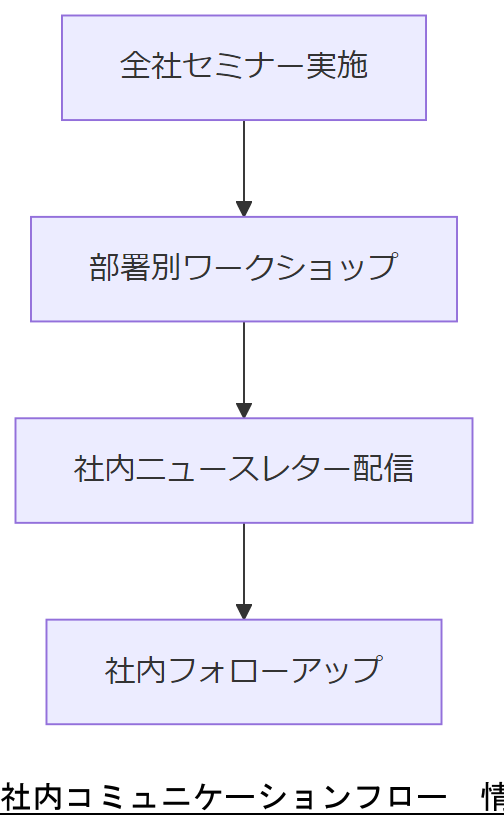

社内啓蒙・啓発活動

- 全社セミナー — 年1回、経営層・情報セキュリティ統括部門・法務部門・技術部門が合同でフォレンジック演習を実施し、リスク対策意識を向上させます。

- 部署別ワークショップ — 各部署(経理、人事、営業など)にフォーカスしたフォレンジック・BCPリスクを共有し、日常業務中の注意点を周知します。

- 社内ニュースレター掲載 — 最新の法改正情報やインシデント事例を定期的に発信し、「他社事例から学ぶ」コラムを掲載します。

技術担当者は、社内セミナーやワークショップを通じて「なぜPDF改ざん対策が日常業務に影響するのか」を各部門へ具体例を交えて説明してください。

コミュニケーションが不足すると部門間で認識齟齬が生じる恐れがあります。説明資料やカレンダー招集を活用し、情報共有を継続的に行う仕組みを整えてください。

運用後の点検・見直しサイクル

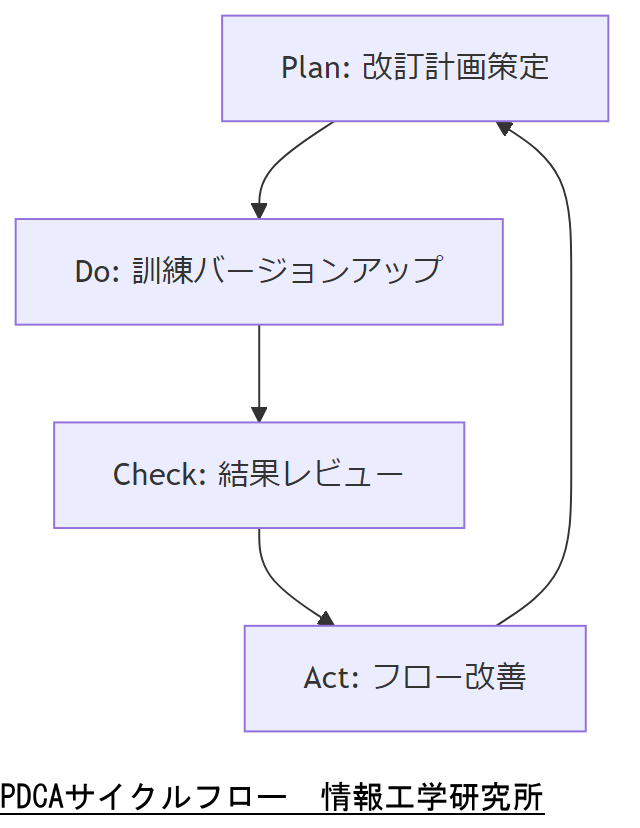

システム運用開始後も、PDCAサイクルを回し、定期的に点検・見直しを行うことで、継続的にシステムの有効性を維持できます。本章では、具体的な点検項目と改善プロセスを示します【想定】。

PDCAサイクルによる継続的改善

- Plan(計画) — 法令改正や社会情勢変化を反映し、改ざん検知要件やBCPフローの改訂計画を策定します。

- Do(実行) — 解析ツールのバージョンアップ、BCP訓練、フォレンジック演習を実施し、運用を継続します。

- Check(評価) — インシデント発生時のフォレンジック結果や訓練評価結果をレビューし、課題を抽出します。

- Act(改善) — 評価結果をもとに、フローやシステム設定を修正・最適化し、次回サイクルに反映します。

年次レビュー項目例

- 法令遵守状況チェックリスト更新 — 日本・米国・EUの最新改正を反映したチェックリストを更新します。

- 解析ツールバージョンアップ確認 — 使用ライブラリやスクリプトの最新バージョンを確認し、脆弱性対応を行います。

- BCP訓練シナリオの見直し — 過去の災害データや社内入れ替え状況を反映し、訓練内容を更新します。

- ネットワーク・サーバセグメンテーション再評価 — 内部不正や標的型攻撃への対策を強化するため、ゾーニングを再検討します。

技術担当者は、年次レビューで実施する具体的な項目とスケジュールを示し、部門横断的な協力体制を構築する必要性を説明してください。

PDCAサイクルを回す際に、前回の改善点が適切に反映されているかを確認し、目に見える形で結果をレポートにまとめることを心がけてください。

今後の展望と情報工学研究所への依頼を促すメッセージ

本章では、PDFメタ解析やBCP統合体制の今後の技術トレンドや法改正予測を示し、情報工学研究所(弊社)へのご相談を促すメッセージをお届けします。技術進化や規制変化に迅速に対応するため、信頼できるパートナー選びが重要です【想定】。

技術トレンドの変化予測

- 生成AI×OCRの自動メタ解析 — 生成AI技術とOCR(光学式文字認識)を組み合わせ、PDF内部テキストや画像から改ざん痕跡を自動検出するツールが2025年以降に普及すると予測されます。

- ブロックチェーン連携型検証 — 重要文書のハッシュをブロックチェーンに記録することで、改ざんできない証拠保全を実現する仕組みが注目されます。

- クラウドネイティブBCP — クラウドサービス上でのDRサイト自動切り替え、コンテナベースのフォレンジック環境構築が加速し、オンプレミス依存からの脱却が進むと見込まれます。

法改正の方向性

- 日本 — 2025年秋に予定されている電子帳簿保存法の見直しにより、電子ファイルの保存期限や改ざん検知ログの保持要件がさらに厳格化される見込みです。

- 米国 — 「Digital Evidence Preservation Act」(2025年施行予定)により、州レベルでのPDF証拠提出手続きが統一され、チェーンオブカストディの要件も強化される可能性があります。

- EU — eIDAS改正(Regulation 2024/1183)によって、電子署名・タイムスタンプの要件が厳格化され、eID Walletの活用が義務付けられる動きが加速すると予想されます。

技術担当者は、今後予定される法改正や技術動向をまとめ、「なぜ早期に対策が必要か」を経営層に説明し、投資判断を促してください。

技術や法令は常に変化するため、専門家と連携した情報収集体制を構築し、最新情報を社内にタイムリーに共有する仕組みを維持してください。

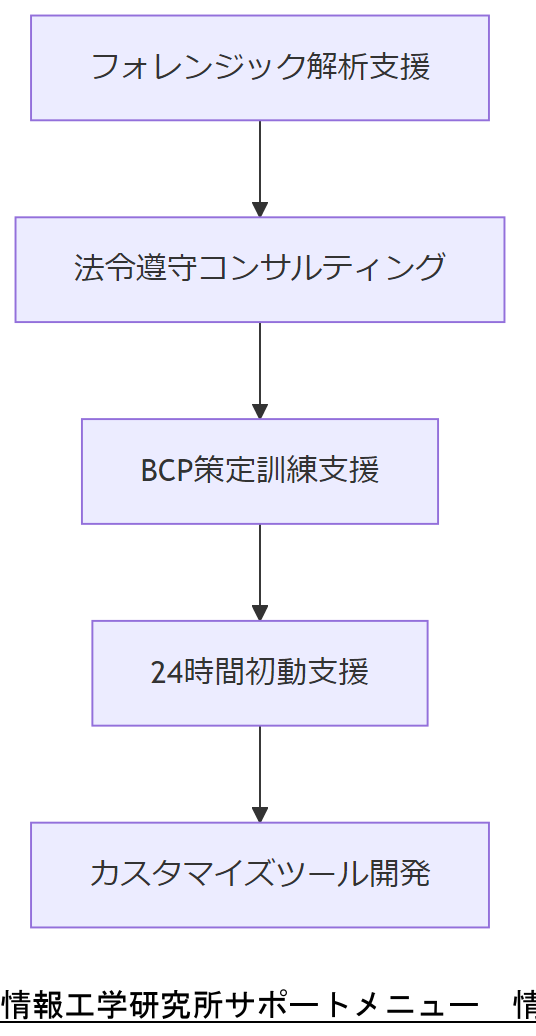

情報工学研究所へのご相談ポイント

- ワンストップトータルサポート — 弊社はフォレンジック解析支援、法令遵守コンサルティング、BCP策定・訓練を一括で提供します。

- 24時間体制の初動支援 — インシデント発生時には年中無休で技術チームが対応し、24時間以内の初動支援が可能です。

- 実績と信頼のフォレンジックラボ — ISO/IEC 17025認定ラボを自社で保有しており、他社では不可能な復旧事案にも対応可能です。

- 柔軟なカスタマイズ対応 — 貴社環境に最適化した解析ツール開発や、社内運用フローへの定着支援を実践します。

- 無料相談窓口 — 本ページ下段のお問い合わせフォームより、お気軽にご相談ください。

技術担当者は、弊社のサポート体制の概要を簡潔にまとめ、「他社と何が違うのか」を強調して説明してください。

外部専門家に依頼する際は、成功事例や認定資格を確認し、信頼性を担保できるパートナーかを必ず評価してください。

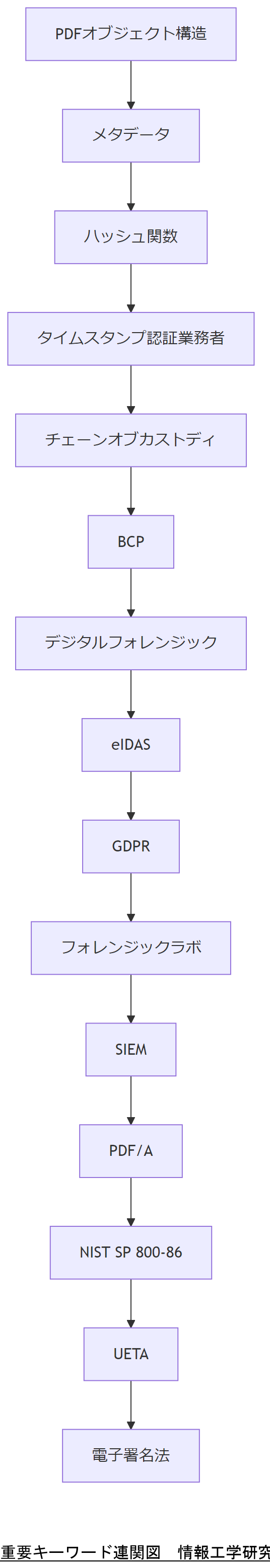

おまけの章:重要キーワード・関連キーワードと説明

本章では、本記事内で使用した主要キーワードおよび関連キーワードをマトリクス形式で整理し、それぞれの簡潔な説明を示します。キーワード理解の補助としてご活用ください。

キーワードマトリクス| キーワード | 説明 |

|---|---|

| PDFオブジェクト構造 | PDFを構成する各要素(ヘッダー、ボディ、クロスリファレンステーブル、トレーラー、オブジェクトIDなど)の集合体。改ざん検知において最も重要な概念。 |

| メタデータ | ファイルに付随する情報で、/Info辞書やXMP形式で保持される。作成日時や修正日時などを含み、改ざん検知に利用される。 |

| ハッシュ関数 | ファイルやオブジェクトの状態を一意のハッシュ値として表現する関数。SHA-256やMD5が代表例で、改ざん検知に利用。 |

| タイムスタンプ認証業務者(TSA) | 信頼できる第三者機関として、電子データに対してタイムスタンプを発行する認証業者。PDFの改ざん検出で重要。 |

| チェーンオブカストディ | 証拠保全の連続性を示す概念。証拠が誰の手に渡ったかを記録し、法的証拠性を担保するために必須。 |

| BCP(事業継続計画) | 災害やインシデント発生時に、事業を継続・復旧するための計画。データ三重化やシステム停止時の切り替え手順などを含む。 |

| デジタルフォレンジック | デジタルデータから証拠を抽出し、解析する技術と手法の総称。改ざん検知やインシデント対応に用いられる。 |

| eIDAS | EUにおける電子認証・電子署名に関する規制。PDFへの電子署名やタイムスタンプ要件を定めている。 |

| GDPR | EUの個人データ保護規則。個人データの改ざんや漏洩が発生した場合の報告義務などを規定している。 |

| フォレンジックラボ | ISO/IEC 17025認定を受けた検査機関で、デジタルフォレンジックを専門的に行う施設。 |

| SIEM | Security Information and Event Managementの略。セキュリティイベントやログを一元管理し、インシデント検知と対応を支援するシステム。 |

| PDF/A | 長期保存用のPDF標準規格。改ざん検知や電子保存要件に適合したファイルフォーマット。 |

| NIST SP 800-86 | アメリカ国立標準技術研究所(NIST)が提供するフォレンジック技術統合ガイドライン。インシデント対応における具体的手法を記載。 |

| UETA | Uniform Electronic Transactions Actの略。米国における電子取引の法的基盤を規定する法律。 |

| 電子署名法 | 日本における電子署名の法的効力を定めた法律。PDFへの電子署名を法的に有効とするための要件を規定している。 |

技術担当者は、キーワードマトリクスを用いて社内関係者に専門用語の定義を共有し、共通理解を促してください。

キーワードの定義を曖昧にするとコミュニケーションに齟齬が生じるため、必ず統一された用語集を社内で共有し、更新時に全員に通知してください。

はじめに

PDFメタ解析の重要性とその目的を理解する PDFファイルは、ビジネスや学術の世界で広く使用されるフォーマットですが、そのメタデータはしばしば見過ごされがちです。PDFメタ解析は、ファイルの作成や編集に関する情報を抽出し、オブジェクト構造を分析する手法です。この解析を通じて、ファイルがどのように改ざんされたのか、またはその履歴を明らかにすることができます。特に、データの信頼性や正当性が求められる場面において、PDFメタ解析は重要な役割を果たします。たとえば、契約書や報告書が改ざんされていないかを確認する際、メタデータの情報は不可欠です。さらに、企業においてはコンプライアンスの観点からも、文書の真正性を証明する手段として利用されます。この記事では、PDFメタ解析の基礎知識やその具体的な手法について詳しく解説し、実際のビジネスシーンでどのように役立つのかを探ります。PDFメタ解析を理解することで、データ管理やセキュリティの向上に寄与し、企業の信頼性を高めることができるでしょう。

PDFファイルの基本構造とメタデータの役割

PDFファイルは、Portable Document Formatの略称であり、文書を正確に表示するためのフォーマットです。その基本構造は、テキスト、画像、フォント、グラフィックスなどのオブジェクトから成り立っています。これらのオブジェクトは、ファイル内で特定の位置に配置され、ユーザーが閲覧する際に一貫したレイアウトを提供します。PDFの特長の一つは、異なるデバイスやプラットフォーム間で一貫した表示を保つことができる点です。 メタデータは、PDFファイルの重要な要素であり、ファイルの内容や履歴に関する情報を提供します。たとえば、作成者、作成日時、最終更新日時、使用されたソフトウェアなどの情報が含まれます。これにより、ファイルの信頼性や改ざんの有無を確認する手段として活用できます。メタデータは、文書の真正性を証明するための重要な役割を果たし、企業におけるコンプライアンスやデータ管理の観点からも不可欠です。 PDFファイルのメタデータを解析することで、文書の履歴や改ざんの痕跡を明らかにすることが可能です。この情報をもとに、データの信頼性を評価し、必要に応じて適切な対策を講じることができます。これにより、企業はリスクを軽減し、重要な情報を保護することができるのです。PDFメタ解析は、データの安全性を確保するための有力な手段と言えるでしょう。

改ざんの手法とその影響を知る

PDFファイルの改ざんは、様々な手法によって行われることがあります。一般的な手法の一つは、テキストや画像の編集です。例えば、契約書に記載された金額や日付を変更することが可能です。また、ページの追加や削除も行われることがあり、これにより文書の内容が大きく変わることがあります。さらに、メタデータの改ざんも見逃せない手法です。作成者や作成日時を意図的に変更することで、文書の信頼性を損なうことが可能です。 これらの改ざんが行われると、企業や個人にとって深刻な影響を及ぼす可能性があります。例えば、契約書が改ざんされていた場合、法的なトラブルを引き起こすことがあります。また、報告書の内容が変更されることで、誤った情報に基づく意思決定がなされる危険性もあります。特に、コンプライアンスが重視される現代のビジネス環境では、文書の真正性が求められるため、改ざんのリスクは無視できません。 このように、PDFファイルの改ざんは多岐にわたり、その影響も広範囲に及ぶため、企業はメタ解析を通じて改ざんの痕跡を確認し、適切な対策を講じる必要があります。改ざんの手法を理解することで、事前にリスクを把握し、より安全なデータ管理を実現することが可能となります。

オブジェクト構造の解析技術とツールの紹介

PDFファイルのオブジェクト構造を解析するためには、いくつかの技術やツールが存在します。まず、PDFのオブジェクトは、テキスト、画像、フォント、リンク、注釈など、さまざまな要素から構成されています。これらのオブジェクトは、PDFの内部で特定のIDを持ち、階層的に管理されています。この構造を理解することが、改ざんの痕跡を見つける第一歩となります。 解析技術としては、PDF解析ライブラリが一般的に使用されます。これらのライブラリは、プログラミング言語に応じて提供されており、PDFファイルを読み込み、オブジェクトの情報を抽出することができます。例えば、Pythonの「PyPDF2」や「pdfminer」、Javaの「Apache PDFBox」などがあり、これらを用いることで、メタデータやオブジェクトの内容を簡単に取得できます。 また、専用の解析ツールも存在します。これらのツールは、視覚的にPDFファイルの構造を表示し、編集履歴や各オブジェクトの詳細情報を確認できる機能を持っています。これにより、改ざんの有無を直感的に判断することが可能です。たとえば、Adobe Acrobat Proのような商用ソフトウェアや、無料で利用できる「PDFtk」などがあり、これらを活用することで、より効率的な解析が実現します。 オブジェクト構造の解析は、PDFメタ解析の中でも特に重要な要素であり、この技術を駆使することで、文書の信頼性を確認し、改ざんのリスクを軽減することができます。正しいツールと技術を用いることで、企業はデータの安全性を高め、信頼性のある情報管理を実現することができるでしょう。

改ざん履歴を復元するためのステップバイステップガイド

改ざん履歴を復元するためには、以下のステップを踏むことが重要です。まず最初に、対象となるPDFファイルを用意します。このファイルには、改ざんの疑いがある文書を選定することが必要です。 次に、PDF解析ツールを使用して、ファイルのメタデータを抽出します。これにより、作成者、作成日時、最終更新日時などの情報が得られます。これらの情報をもとに、文書の履歴を確認し、改ざんの可能性を評価します。 さらに、オブジェクト構造を解析することで、具体的な改ざんの痕跡を探ります。PDF内の各オブジェクトのIDや内容を比較し、異なる点を特定します。この過程では、前述のPDF解析ライブラリや専用ツールが役立ちます。 次に、得られた情報を整理し、どの部分が改ざんされたのかを明確にします。これには、元の文書と改ざん後の文書を比較することが含まれます。例えば、契約書の金額や日付が変更されている場合、その具体的な変更内容を記録します。 最後に、復元した履歴を基に、必要に応じて適切な対策を講じます。改ざんが確認された場合は、法的な措置や内部規定に基づく対処が求められることもあります。このように、ステップバイステップで進めることで、PDFファイルの改ざん履歴を効果的に復元し、データの信頼性を確保することが可能となります。

実際のケーススタディと成功事例の分析

実際のケーススタディを通じて、PDFメタ解析がどのように役立つのかを見ていきましょう。ある企業では、重要な契約書が改ざんされた疑いが持たれました。初期の調査では、契約書の金額や日付が変更されていることが発覚しました。この企業は、PDFメタ解析を活用して、改ざんの履歴を追跡することにしました。 まず、PDF解析ツールを使用して、契約書のメタデータを抽出しました。その結果、作成者や作成日時が変更されていることが確認されました。次に、オブジェクト構造を解析し、元の文書と改ざん後の文書を比較しました。この過程で、特定のテキストオブジェクトの変更が明らかになり、改ざんの具体的な内容が特定されました。 この情報をもとに、企業は法的措置を講じることができ、改ざんに関与した者に対して適切な対応を行いました。このケースでは、PDFメタ解析が文書の信頼性を確保し、企業の利益を守るための強力な手段であることが証明されました。 さらに、別の事例では、学術機関が研究報告書の改ざんを疑い、PDFメタ解析を実施しました。その結果、研究データの改ざんが確認され、研究の信頼性が保たれました。このように、PDFメタ解析はさまざまな場面でその有用性を発揮し、改ざんのリスクを軽減するための重要な手段となります。企業や組織がこの技術を導入することで、データ管理の向上と信頼性の確保が実現できるでしょう。

PDFメタ解析の価値と今後の展望

PDFメタ解析は、文書の信頼性を保つための重要な手段であり、特にビジネスや学術の分野においてその価値が高まっています。改ざんのリスクが増加する現代において、PDFファイルのメタデータやオブジェクト構造の解析を通じて、文書の履歴を明らかにし、信頼性を確認することは不可欠です。企業は、PDFメタ解析を活用することで、契約書や報告書の真正性を保証し、法的なトラブルを未然に防ぐことができます。 今後、デジタル化が進む中で、PDFメタ解析の技術やツールもさらに進化していくことでしょう。より効率的で直感的な解析方法が登場することで、企業はデータ管理の向上とセキュリティの強化を図ることが可能となります。信頼性のあるデータを確保することは、企業の競争力を高める要素であり、PDFメタ解析はその一翼を担う存在としてますます重要性を増すでしょう。

あなたのPDFファイルを守るためのアクションを起こそう

PDFメタ解析は、文書の信頼性を確保するための強力な手段です。改ざんのリスクが高まる現代において、企業や組織は自らのデータを守るために、適切な対策を講じる必要があります。まずは、PDFファイルのメタデータやオブジェクト構造を定期的に確認し、改ざんの兆候がないかをチェックすることから始めましょう。 さらに、信頼できるPDF解析ツールを導入することで、文書の安全性を向上させることが可能です。専門的な知識がなくても使いやすいツールが多く存在しており、業務に役立つ情報を手軽に得ることができます。データの真正性を確保することは、企業の信頼性を高め、法的トラブルを未然に防ぐために不可欠です。 今後のデジタル化に備え、PDFメタ解析を積極的に活用し、データ管理の向上に努めましょう。あなたのビジネスを守るための第一歩を、今すぐにでも踏み出してみてください。

PDFメタ解析を行う際の注意事項と倫理的考慮事項

PDFメタ解析を行う際には、いくつかの注意事項と倫理的考慮が必要です。まず、解析対象のPDFファイルに関しては、適切な権限を持っていることを確認してください。無断で他者の文書を解析することは、プライバシーや著作権の侵害となる可能性があります。したがって、文書の所有者から明示的な許可を得ることが重要です。 次に、データの取り扱いには慎重を期す必要があります。特に、機密情報や個人情報が含まれる場合、その情報が漏洩しないよう、適切なセキュリティ対策を講じることが求められます。データを外部に持ち出す際には、暗号化やアクセス制限を設けることが有効です。 さらに、PDFメタ解析の結果を利用する際には、その情報の正確性を確認し、誤解を招くような表現を避けることが大切です。解析の結果を基に行動する場合は、他の証拠や情報と照らし合わせて総合的に判断することが推奨されます。これにより、誤った結論に至るリスクを減少させることができます。 最後に、倫理的な観点から、他者を不当に中傷したり、情報を悪用したりすることは厳禁です。PDFメタ解析は、信頼性のある情報管理を実現するための手段であるべきであり、社会的責任を果たすことが重要です。このように、注意事項を守ることで、PDFメタ解析を効果的かつ倫理的に活用することができるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。