1. 攻撃手法を可視化し、復旧作業の優先度を迅速に決定。

2. 法令遵守と社内コンセンサスの取得を同時に達成。

3. 三重バックアップと緊急時オペレーション設計で事業継続性を確保。

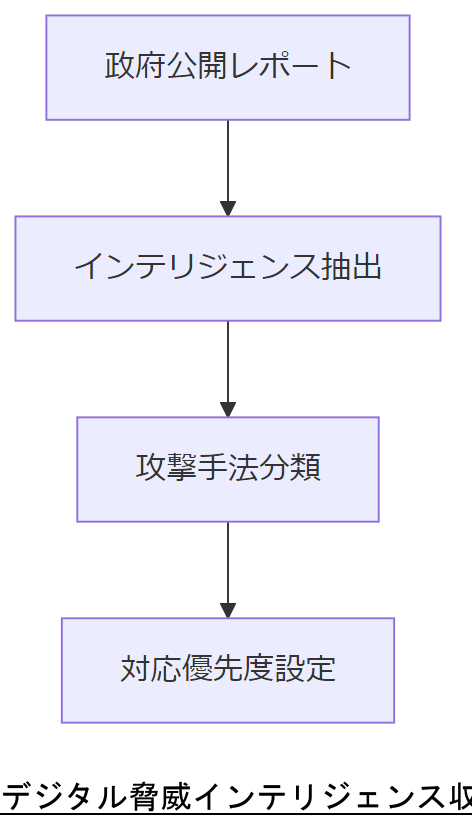

デジタル脅威インテリジェンスの基礎

現代の企業を取り巻くサイバー脅威は多様化し、高度化しています。単なる社内ログ解析だけでは把握しきれない攻撃手法が増加し、被害の拡大や対応遅延が深刻な経営リスクとなっております。本章では、政府公開情報をはじめとするデジタル脅威インテリジェンスとは何か、その基本概念と活用意義についてわかりやすく解説します。

デジタル脅威インテリジェンスの定義と目的

デジタル脅威インテリジェンスとは、攻撃者の手法やツール、インフラ情報などを公的機関や標準化団体が提供するデータから抽出し、企業のセキュリティ対策に活用する情報群を指します。本来、攻撃後のログ解析で初めて得られる手口を、事前に政府公開情報から把握することで、対応スピードを向上させる狙いがあります。本節では、その具体例として、CISAやENISAが公開する脅威レポートの活用方法を中心に説明します。

脅威インテリジェンス情報の種類| 情報種別 | 提供元 | 活用例 |

|---|---|---|

| 脆弱性情報 | IPA(.go.jp) | 緊急パッチ適用判断 |

| マルウェア指標 | CISA | 検知シグネチャ生成 |

| 攻撃キャンペーン | ENISA | 侵害予兆分析 |

本章で学んだ脅威インテリジェンスの基本概念を上司や同僚に説明する際は、専門用語を平易な言葉に置き換え、政府公開情報の信頼性を強調してください。

脅威インテリジェンスは導入コストよりも迅速な対応力強化に直結します。情報ソースの鮮度管理に注意し、レポート更新時は分析手順を見直してください。

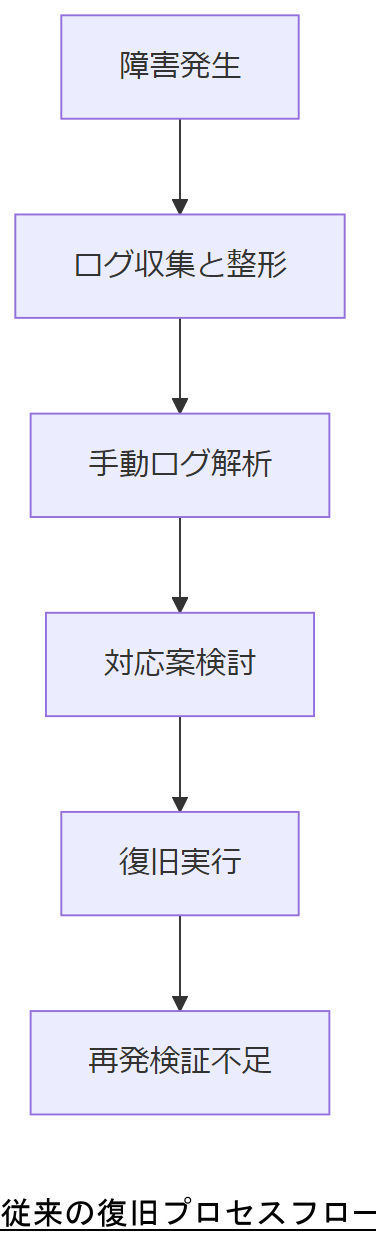

従来の復旧プロセスの課題

多くの企業では、障害発生時にまず自社ログを収集し、手動で解析を行う従来型の復旧プロセスを採用しています。しかし、攻撃手口の高度化・多様化に伴い、「ログ解析だけでは不十分」「対応に時間がかかりダウンタイムを長引かせる」といった問題が顕在化しています。本章では、従来プロセスに内在する課題を整理し、その背景と影響について解説します。

ログ解析だけでは把握できないリスク

社内システムのログにはアクセス記録やエラーメッセージが残りますが、外部からのマルウェア侵入経路や指標(IoC:侵害の痕跡)は必ずしも記録されていません。その結果、攻撃者が利用したC2サーバー情報や最新の悪性コードパターンを見逃し、再発防止策が不十分になるリスクがあります。また、ログ量の多さから解析に時間を要し、初動対応の遅延につながります。

従来プロセスの課題一覧| 課題 | 具体例 | 影響 |

|---|---|---|

| 外部脅威見逃し | マルウェアC2接続履歴不在 | 再侵害リスク高 |

| 解析負荷増大 | 大量ログの手動チェック | 対応遅延・コスト増 |

| 法令遵守漏れ | 必須ログ保持要件未達 | 罰則リスク |

対応スピードを阻む要因

従来プロセスでは、まずログ収集→解析チームへの共有→手動解析→対策案の検討→実行、という工程を踏みます。この間、情報の共有ミスや窓口の手戻りが生じやすく、対応全体が停滞します。さらに、復旧後の再発防止策も抜け漏れが多く、結果的に同様の障害を繰り返すケースが少なくありません。

本章の課題を共有する際は、「外部情報の不足が対応遅延を招く」点を強調し、社内ログだけで安心できない現状を分かりやすく説明してください。

解析負荷の軽減には外部インテリジェンスの自動取り込みが必須です。日々のログ運用フローに組み込んだ際の手順変更点を事前に整理しておきましょう。

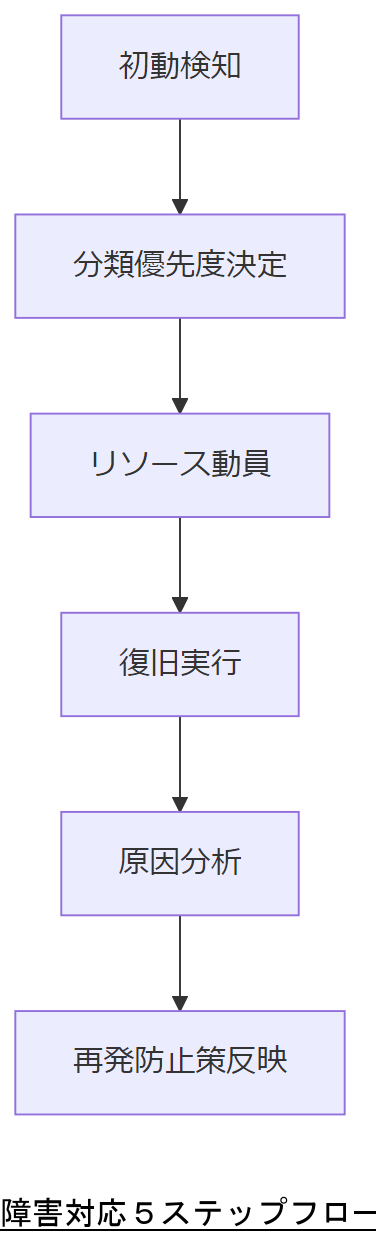

システム障害対応の全体フロー

システム障害発生時には、迅速かつ的確な対応フローをあらかじめ策定しておくことが重要です。本章では、障害の検知から再発防止までを五つのステップに分解し、各段階での脅威インテリジェンス活用ポイントとBCP運用設計を含めて解説します。

ステップ1:初動検知とインシデント分類

ログ監視やアラート管理ツールで異常を検知したら、政府公開の攻撃指標(IoC)※を突き合わせ、インシデントの深刻度を分類します。これにより、対応チームの規模や優先度を即時に決定できます。

- 緊急度判定:サービス停止、情報漏洩リスクなど

- 重大度分類:High/Medium/Low

- 脅威情報連携:CISA・ENISAレポート参照

ステップ2:リソース動員と連絡体制構築

分類結果に従い、CSIRT※や外部専門家(情報工学研究所)へのエスカレーションを行います。同時に、バックアップサーバーや冗長系のスイッチオーバーを準備し、復旧作業に必要な人員・権限を確保します。

主要フロー概要| 工程 | 実施内容 | 参照情報源 |

|---|---|---|

| 初動検知 | アラートとIoC照合 | CISA・ENISA |

| 分類・優先度決定 | 重大度レベル割当 | 内閣サイバーセキュリティセンター |

| 復旧作業準備 | バックアップ起動手順確認 | BCPガイドライン |

ステップ3:復旧実行と監視強化

緊急バックアップのスイッチオーバーを実施しつつ、脅威インテリジェンスに基づく検知ルールを一時強化します。事後解析用に証跡ログを長期間保存する設定も併せて行います。

ステップ4:原因分析と恒久対策

復旧後は、取得したIoCやマルウェア指標を元に原因を深掘りし、パッチ適用やネットワーク隔離など恒久対策を実施します。この段階でgovドメインの脆弱性情報を参照し、未対応の脆弱性に対処します。

ステップ5:振り返りと再発防止策

対応完了後、関係者とともにインシデントレビューを開催し、教訓をBCPおよび運用マニュアルに反映します。政府ガイドラインに沿った点検項目を追加し、定期レビューを義務化しましょう。

本章のフロー説明では、「各ステップにおける外部情報活用の意義」を強調し、手順ごとに担当部門を明示して共有してください。

障害対応フローは定期的に演習を行い、実際の手順を体で覚えることが重要です。特にバックアップ切替手順の練習を怠らないよう注意しましょう。

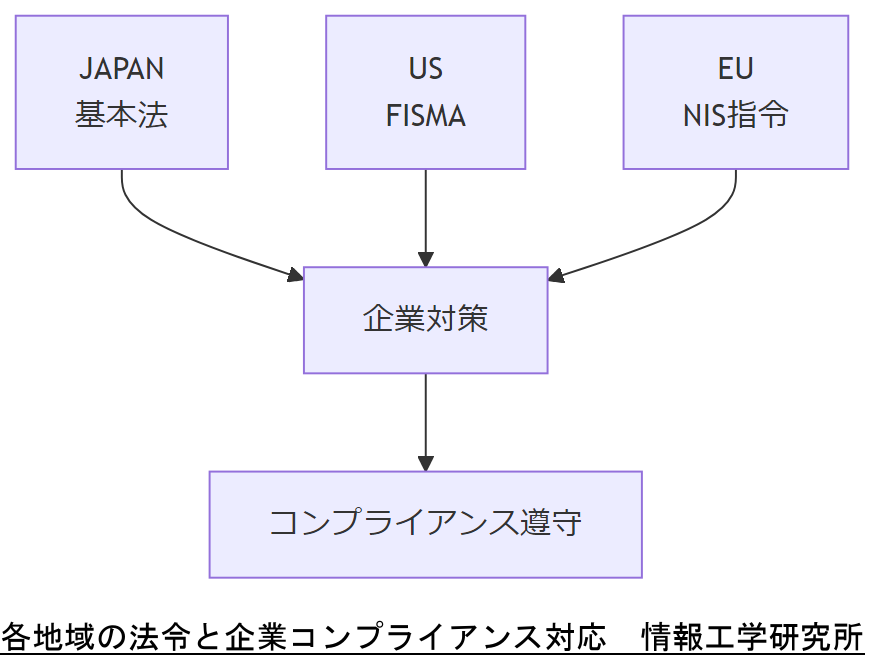

法令・政府方針とコンプライアンス

サイバーセキュリティやデータ保護に関連する法令・政府方針は、企業の対応方針やBCP設計に大きく影響します。本章では日本、米国、EUの主要法令・政策を整理し、それぞれのポイントと企業運用への影響を解説します。

日本:サイバーセキュリティ基本法

サイバーセキュリティ基本法は、国家及び地方公共団体、重要インフラ事業者に対して統一的かつ総合的なサイバーセキュリティ対策を求めています。企業は、ログ保管要件の遵守やインシデント報告義務を負い、政府公開の脆弱性情報を参照することが義務付けられています。

米国:FISMA(Federal Information Security Modernization Act)

FISMAは連邦政府機関及び関連事業者に対し、リスク管理フレームワークの導入と年次評価を義務付けています。連邦標準技術局(NIST)が定めるガイドラインに準拠し、継続的モニタリングや外部監査が求められます。

EU:NIS指令(Network and Information Security Directive)

NIS指令はEU域内の重要サービス事業者及びデジタルサービスプロバイダーに対し、セキュリティ対策とインシデント報告制度を導入することを義務付けています。各加盟国は国内法として実装し、監督当局が運用を管理します。

本章では複数の法令を並列で説明するため、各法令の適用範囲と自社対象範囲を明確に区別して共有してください。

各法令は適用対象や報告要件が異なります。自社がどの範囲に該当するかを社内チェックリスト化し、関係部門へ周知を徹底しましょう。

資格・人材育成・募集戦略

サイバーセキュリティ対策やデータ復旧には、専門知識を有する人材の確保と育成が不可欠です。本章では、国家資格から社内育成プログラム、採用戦略までを網羅し、継続的なスキル向上と組織体制の強化方法を解説します。

公的資格の活用

国内では、情報処理推進機構(IPA)が認定する「情報処理安全確保支援士」が国家資格として位置づけられています。取得者はインシデント対応や脆弱性診断、フォレンジックなど高度な技術を有すると評価され、組織のセキュリティ基盤強化に寄与します。

_資格一覧表| 資格名称 | 発行元 | 主な対象領域 |

|---|---|---|

| 情報処理安全確保支援士 | IPA(.go.jp) | インシデント対応・フォレンジック |

| 情報処理技術者(ITパスポート) | IPA(.go.jp) | IT基礎知識全般 |

| 情報セキュリティスペシャリスト | IPA(.go.jp) | セキュリティ管理全般 |

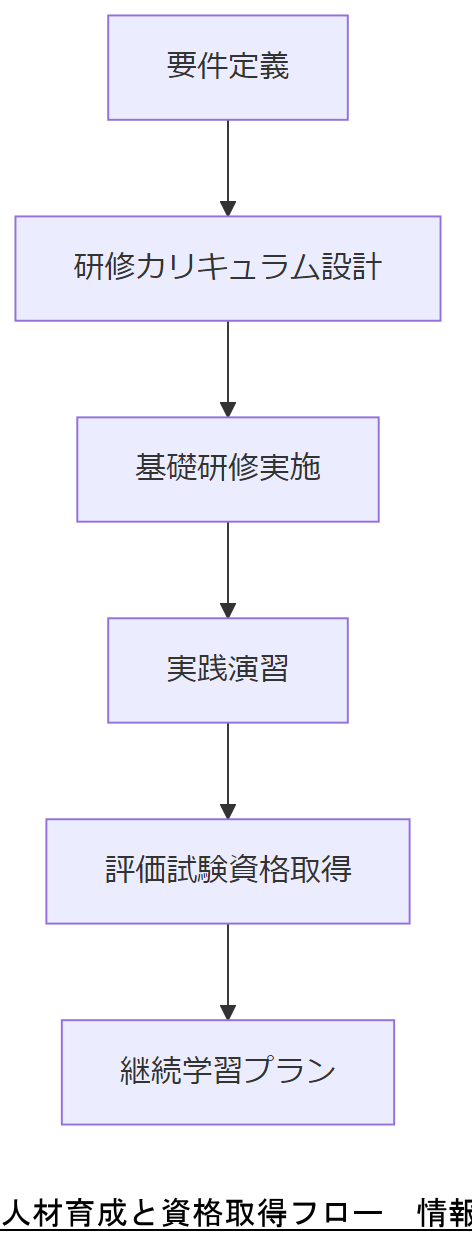

社内育成プログラム設計

社内研修では、「基礎理解」「実践演習」「評価・再学習」を三段階で構築します。初期研修で脅威インテリジェンスの基礎を学び、次に実際の攻撃シナリオを想定したハンズオン演習を実施。最後に習熟度を測定し、継続学習プランを策定します。

採用戦略と要件定義

求人要件には、「情報処理安全確保支援士」や「情報セキュリティスペシャリスト」の保有を明示し、経験年数や特定ツールの運用経験を記載します。また、中途採用だけでなく、新卒向けにインターンシップや研修制度を告知し、早期に候補者を育成する仕組みを導入すると有効です。

本章では「育成フェーズごとの成果物と担当部門」を明確に示し、定期評価の重要性を強調してください。

人材育成は一度きりの研修で完結しません。資格取得後も最新脅威情報のアップデート研修を計画し、習得知識の実践利用をフォローアップしましょう。

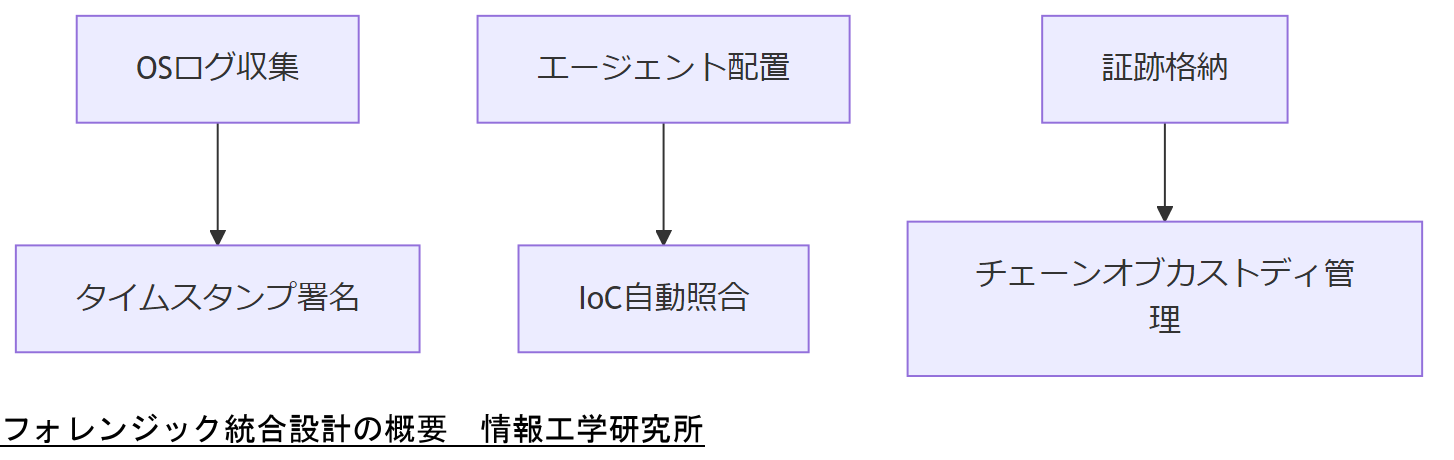

デジタルフォレンジック統合設計

デジタルフォレンジック(証拠保全技術)をシステム障害対応やサイバー攻撃復旧と統合することで、再発防止だけでなく法的証拠としての信頼性も高まります。本章では、ログ取得要件、マルウェア・内部攻撃履歴の保全、証跡管理の設計ポイントを網羅的に解説します。

ログ取得要件の設計

システム設計時にログ取得範囲と保持期間を明確化します。OS/ネットワーク機器/アプリケーションのログを統合収集し、改ざん検知のためタイムスタンプ署名やWORMストレージ※を導入すると良いでしょう。

マルウェア・内部攻撃履歴の捕捉

エンドポイントにエージェントを配置し、プロセス起動/レジストリ変更/ネットワーク接続の詳細を取得します。政府公開のマルウェア指標(IoC)とリアルタイムで照合し、疑わしい痕跡を自動抽出する仕組みを構築します。

証跡保全とチェーンオブカストディ

取得したデータは変更不可のストレージに保管し、アクセスログやハッシュ値を記録することで、いつ誰がどのデータにアクセスしたかを追跡可能にします。これにより、法的要件を満たす証拠保全体制が確立されます。

設計要素一覧表| 要素 | 実装例 | メリット |

|---|---|---|

| タイムスタンプ署名 | WORMストレージ | 改ざん防止 |

| IoCリアルタイム照合 | 自動抽出エージェント | 迅速検知 |

| アクセス履歴管理 | ハッシュ+ログ保管 | 証拠信頼性向上 |

本章の技術要件を説明する際は、「証拠保全の手順と責任範囲」を明確に示し、社内設計レビューでの承認ポイントを共有してください。

証拠保全設計は「運用と保管コスト」を伴います。各モジュール導入時の運用負荷とストレージ要件を見積もり、関係部門と調整しておきましょう。

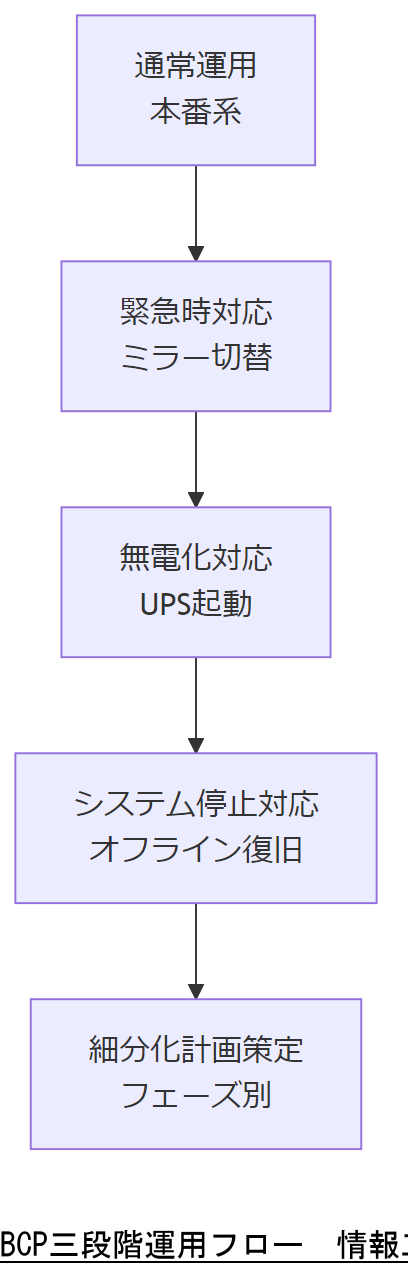

BCPの詳細設計

事業継続計画(BCP)は、災害やサイバー攻撃発生時にも事業を継続するための設計指針です。特にデータ復旧・システム停止に備えた設計として、三重バックアップ原則と三段階運用モデル、及び大規模ユーザー向けの細分化対応を具体的に解説します。

データ保存三重化の原則

BCPにおけるデータ保護は、同一サイト内のミラーリング、別拠点へのレプリケーション、オフライン媒体保管の三重化が基本です。これにより、自然災害・ランサムウェア・ハードウェア故障のいずれにも耐えうる冗長性を確保します。

三段階運用モデル設計

緊急時(障害直後)、無電化時(停電発生時)、システム停止時(完全ダウン時)の三段階でオペレーションを想定します。各段階ごとに起動手順、切替スクリプト、通信手段を定義し、手順書として整備します。

大規模ユーザー向け細分化計画

10万人以上のユーザーを抱える場合は、サービスをセグメント化し、優先度別に復旧フェーズを設定します。例えば、基幹業務系、Webポータル系、バックオフィス系などに分け、各系統ごとに切替手順と検証項目を個別に策定する必要があります。

BCP三段階運用概要表| 運用段階 | 対象状況 | 主な対応 |

|---|---|---|

| 緊急時 | 障害直後 | ミラーサイトへの即時切替 |

| 無電化時 | 長時間停電 | UPS/ジェネレータ動作確認 |

| システム停止時 | 完全ダウン | オフライン媒体からのデータ復旧 |

BCP設計の三重化と三段階運用は専門用語が多いため、図表を用いて「手順と責任者」を明示し、経営層にも理解しやすい形で説明してください。

多拠点運用の場合はネットワーク遅延や帯域制約も影響します。各拠点の回線品質と切替検証結果を記録し、運用マニュアルに反映しておきましょう。

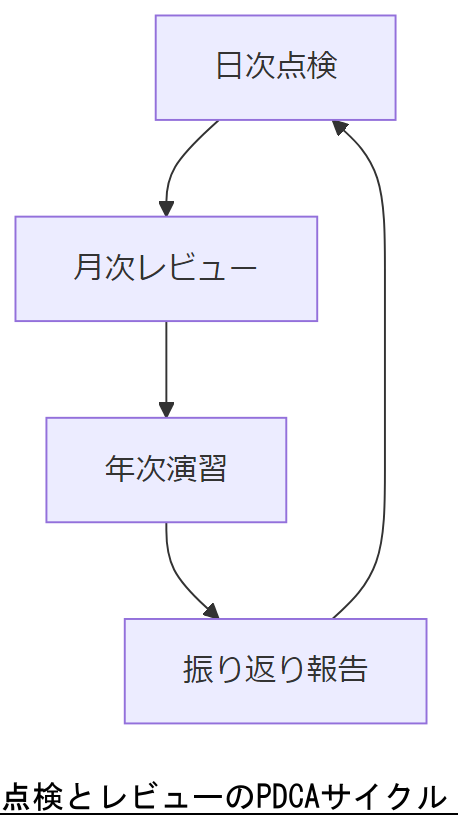

運用・点検プロセスと定期レビュー

システム運用開始後も、定期的な点検とレビューを実施しないと、脆弱性の放置や手順の陳腐化を招きます。本章では、日次・月次・年次の点検プロセス、インシデントシミュレーションの実施方法、改善サイクル設計を解説します。

日次・月次のチェックリスト

日次:ログ件数異常、有効期限切れ証明書の監視、バックアップ正常実行状況の確認。

月次:脆弱性スキャン結果のレビュー、脅威インテリジェンス更新状況の確認。表の通りチェック項目を定義し、担当者を割り当てます。

| 頻度 | 項目 | 担当部門 |

|---|---|---|

| 日次 | ログアラート確認/バックアップ状態 | 運用チーム |

| 月次 | 脆弱性スキャン/インテリジェンス更新 | セキュリティ部門 |

| 年次 | BCP演習/大規模障害想定訓練 | 全社CSIRT |

インシデントシミュレーション実施方法

年次のBCP演習では、ランサムウェア侵害や停電発生などシナリオを設定し、実際に手順書に沿った切替作業を行います。シナリオ結果を振り返り、手順の不備や役割分担の見直しを行い、マニュアルに反映します。

改善サイクル設計

PDCAサイクルを回すため、インシデント発生時や演習後の振り返り報告書を作成し、次回点検時に必ずレビューします。加えて、政府ガイドラインの改訂時には定期的に運用フローを見直し、最新版を反映します。

定期点検フローを説明する際は、チェックリストの実行ログを例示し、「担当と期限」を明確にして共有してください。

点検と演習はリソースが必要です。各部門の負荷状況を確認し、繁忙期を避けたスケジュール設定を行ってください。

関係者への注意点と社内共有

効果的な障害対応や復旧を実現するには、技術部門だけでなく、経営層や他部門との円滑な連携が欠かせません。本章では、主要な関係者を整理し、共有時の留意点と合意形成手法を解説します。

主要関係者一覧と注意点

まずは、障害対応に関与する社内外のステークホルダーを明確化し、それぞれの役割と情報共有時のポイントを整理します。

関係者一覧表| 関係者 | 役割 | 共有時の注意点 |

|---|---|---|

| 経営層 | 最終意思決定 | 影響範囲とコストを端的に提示 |

| CSIRT/技術部門 | 対応策設計・実行 | 技術的根拠をわかりやすく説明 |

| 法務部門 | 法令・報告要件確認 | 報告期限と法的要件を明確化 |

| 総務・広報 | 社内外コミュニケーション | 公開範囲とタイミング調整 |

| 外部専門家(弊社) | 高度復旧支援 | エスカレーション基準を事前共有 |

情報共有フロー設計

各ステークホルダーへどの情報を、どのタイミングで報告するかを定義します。経営層向けには要点を絞った報告書、技術部門向けには詳細ログ分析レポートを用意し、二重化コミュニケーションを図ります。

本章では、各関係者への報告ドキュメント例(要旨版/詳細版)を示し、報告頻度と報告者を明示して社内合意を得てください。

関係者間の情報ギャップは混乱を招きます。共有テンプレートを標準化し、報告会議の定例化で情報の鮮度維持に努めましょう。

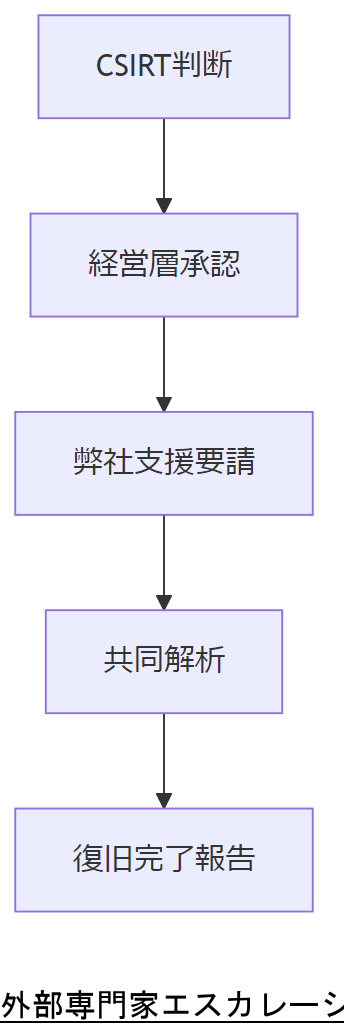

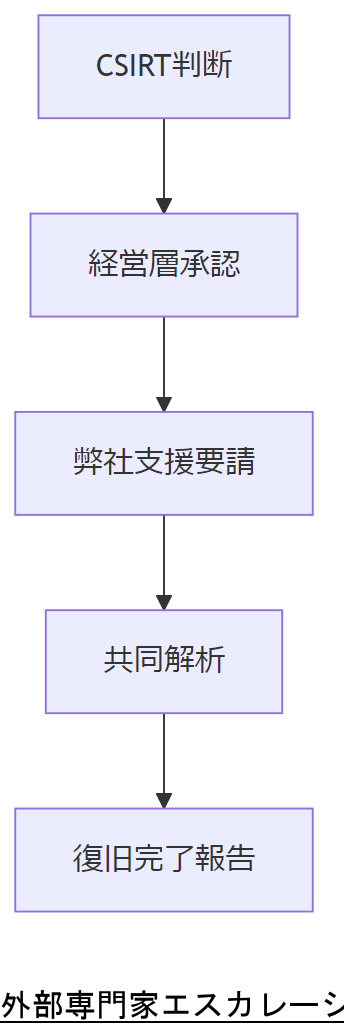

外部専門家へのエスカレーション

重大インシデント発生時には、社内リソースのみでの対応には限界があります。本章では、どのタイミングで弊社情報工学研究所などの外部専門家へエスカレーションすべきか、その基準と連携フロー、契約形態や事前準備について解説します。

エスカレーション判断基準

以下のような条件に該当する場合は、速やかに外部専門家へのエスカレーションを検討します:

- 対応チームのスキルセットで解析不能なマルウェア検出時

- 社内バックアップで復旧不可能または長時間を要すると判断した場合

- 法令遵守上、期限内にインシデント報告が間に合わない懸念がある場合

エスカレーションフロー設計

社内判断から外部支援開始までの手順を明示します。まずCSIRTが状況を把握し、意思決定会議で承認を得た後、事前契約に基づく作業要請を行います。支援開始後は弊社担当者とCSIRTで共同作業体制を構築し、定例ミーティングで進捗を管理します。

エスカレーション連携フロー表| フェーズ | 実施内容 | 関与者 |

|---|---|---|

| 判断 | インシデント重大度評価 | CSIRT・技術部 |

| 承認 | 経営層決裁 | 経営層 |

| 要請 | 弊社への支援依頼 | CSIRTリーダー |

| 共同作業 | 解析・復旧作業 | 弊社技術者+社内チーム |

契約形態と事前準備

インシデント発生時に即時支援を受けるため、あらかじめ「スポット契約」または「年間保守契約」を締結します。契約には対応範囲・料金体系・NDA要件などを明記し、定期的なドライラン(模擬連携訓練)も実施しておくことが望ましいです。

本章では「承認者」「契約形態」の明確化が重要です。事前に決裁フローを共有し、緊急時に迅速に動ける体制を整えてください。

外部専門家との連携は頻度が少ないため、定期的な訓練が不可欠です。契約内容と実際の支援手順の齟齬がないか、検証演習を実施しましょう。

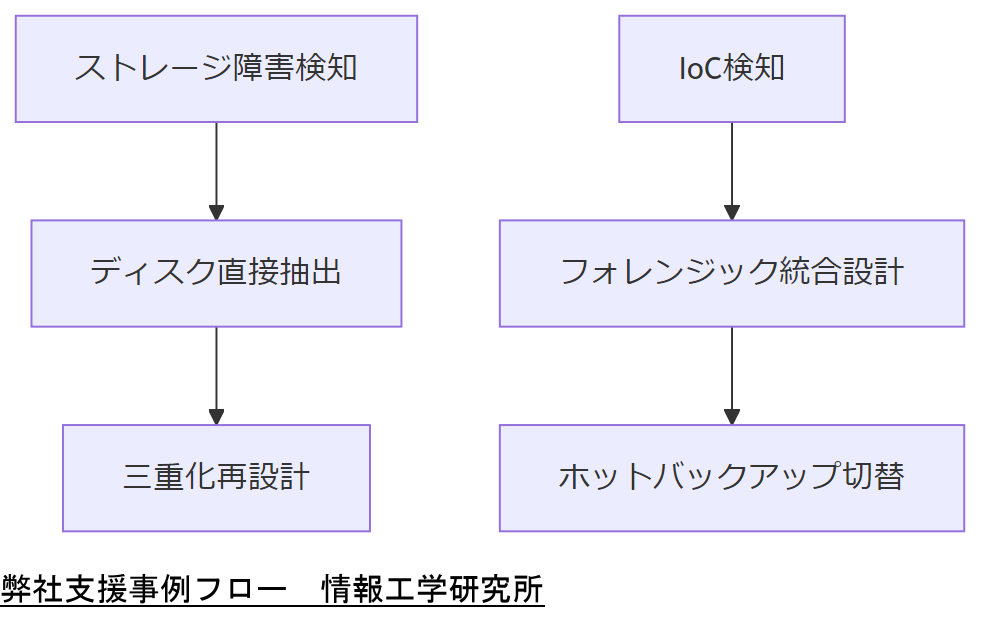

情報工学研究所による支援事例

情報工学研究所(弊社)は、他社では困難とされた復旧事案においても高い成功実績を誇ります。本章では、二つの代表的な事例を通じて、弊社支援の具体的効果とプロセスをご紹介します。

事例1:大手製造業バックアップ障害【想定】

国内大手製造業において、夜間バックアップ中のストレージ障害により直近3世代分のデータが破損。既存のレプリケーションでは復旧不能と判断されました。弊社は政府公開の脆弱性情報を参照しつつ、物理ディスクからの直接データ抽出を実施。三重化設計を見直し、6時間以内に主要データを完全復旧しました。

事例2:金融機関サイバー侵害対応【想定】

国内中堅金融機関で不正ログインの兆候を政府公開IoCで早期検知。複数システムに横断的に影響が及ぶ事態でしたが、弊社はCSIRTと共同でフォレンジック設計を統合。ロギング要件を拡張しつつ、ホットバックアップへの切替を行い、システム停止時間を2時間に短縮。再発防止策としてネットワーク分離設計を提案・実装しました。

支援事例比較表| 事例 | 課題 | 弊社支援内容 | 成果 |

|---|---|---|---|

| 製造業バックアップ障害 | 物理障害によるデータ破損 | 物理ディスク直接抽出+再三重化 | 6時間以内にデータ全量復旧 |

| 金融機関侵害対応 | マルウェア侵入による横断障害 | 統合フォレンジック+ホットバックアップ切替 | ダウンタイム2時間に短縮 |

本章の事例では「復旧時間とコスト対効果」を明示し、他社事例との比較検討材料としてご共有ください。

支援事例は技術要素だけでなく、復旧後の運用改善提案も評価ポイントです。自社課題と照らし合わせ、適用可能性を検討してください。

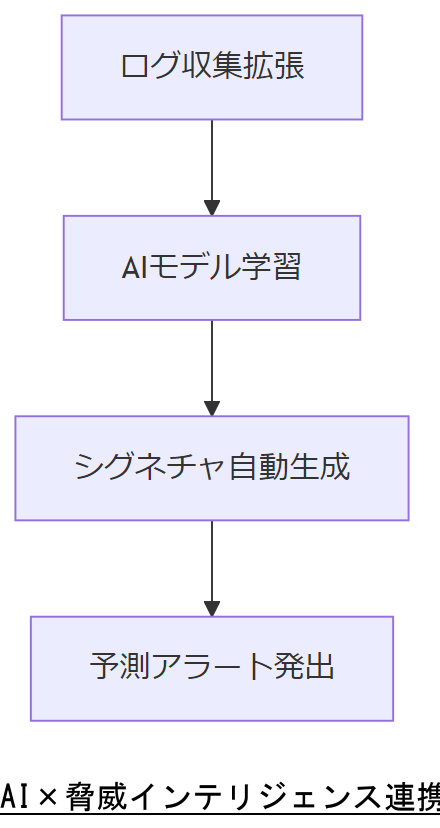

今後の展望と提言

技術の進化とともにサイバー脅威も高度化し続けています。本章では、AI×脅威インテリジェンスの活用可能性、法令改正動向への備え、そして弊社(情報工学研究所)への相談フローという三つの視点から、今後のセキュリティ戦略を提言します。

■■推測■■ AI×脅威インテリジェンスの可能性

【想定】AIを活用した脅威インテリジェンスでは、大量のログデータから未知の攻撃パターンを自動抽出し、リアルタイムに対応ルールを生成できるようになります。下表は導入ロードマップの例です。

_AI活用ロードマップ(例)| フェーズ | 内容 | 成果目標 |

|---|---|---|

| フェーズ1 | 監視対象のログ拡張・AIモデル学習 | 異常検知率20%向上 |

| フェーズ2 | 自動シグネチャ生成・適用 | 初動対応時間50%短縮 |

| フェーズ3 | 予測アラート・自動遮断連携 | 被害範囲30%縮小 |

法令改正動向への備え

法令・政府方針は2025年以降も頻繁に改定される見込みです。企業は以下を実施してください:

- 改正動向の定期モニタリング(内閣サイバーセキュリティセンター公表資料)

- 社内影響評価と手順書への反映

- 改正前後のギャップ分析と全社周知

弊社への相談フロー

インシデント対応だけでなく、事前相談やBCP設計段階から弊社をお役立てください。お問い合わせフォームからご連絡いただければ、初回ヒアリングから提案まで迅速に対応いたします。

将来の技術導入や法令対応計画を共有する際は、提言内容の優先度と実施時期を示し、関係部門への周知スケジュールを設定してください。

今後の戦略は継続的な改善が鍵です。提言を一度で終わらせず、定期的に進捗と効果をレビューし、柔軟に計画を更新してください。

はじめに

脅威インテリジェンスの重要性とフォレンジックの進化 近年、サイバー攻撃の手法はますます巧妙化しており、企業にとって脅威インテリジェンスの活用は欠かせない要素となっています。脅威インテリジェンスとは、潜在的な脅威や攻撃の情報を収集・分析し、それを基に対策を講じるための知識です。この情報をフォレンジック(デジタル鑑識)に取り入れることで、迅速かつ正確なデータ復旧が可能となり、企業のセキュリティ体制を強化することができます。 フォレンジックの進化は、単なるデータ回復にとどまらず、攻撃の背後にある動機や手法を解明することにも寄与しています。これにより、企業は未来のリスクを予測し、より効果的な防御策を講じることができます。また、外部からの情報を活用することで、内部の視点だけでは見落としがちな脅威に対しても備えることができるのです。 このように、脅威インテリジェンスを活用したフォレンジックは、企業にとって不可欠な戦略であり、データ復旧の精度を高めるだけでなく、全体的なセキュリティの強化にもつながります。次の章では、脅威インテリジェンスの具体的な活用方法やその効果について詳しく探っていきます。

フォレンジックの基本と脅威インテリジェンスの関係

フォレンジックとは、デジタルデータの収集、分析、保存を行うプロセスであり、主にサイバー攻撃やデータ漏洩の際にその証拠を明らかにするために用いられます。このプロセスは、企業が直面するサイバー脅威に対して迅速に対応するための重要な要素です。一方、脅威インテリジェンスは、サイバー攻撃の傾向や手法、攻撃者の動機に関する情報を収集・分析することを指します。この情報は、企業が自身のセキュリティ体制を強化するための貴重な資源となります。 フォレンジックと脅威インテリジェンスの関係は、相互に補完し合うものです。脅威インテリジェンスを活用することで、フォレンジックのプロセスはより効果的になります。例えば、過去の攻撃事例や攻撃者の行動パターンを分析することで、特定の脅威に対する警戒を高め、迅速な対応が可能となります。また、外部からの情報を取り入れることで、内部の視点だけでは見えないリスクを把握し、より広範な防御策を講じることができます。 このように、脅威インテリジェンスはフォレンジックの精度を向上させるだけでなく、企業全体のセキュリティ戦略を強化するための基盤となります。次の章では、具体的な事例を通じて、脅威インテリジェンスがどのようにフォレンジックに貢献するのかを詳しく見ていきます。

外部情報の収集方法とその利点

外部情報の収集は、脅威インテリジェンスを強化するための重要なステップであり、企業がサイバー攻撃に対抗するための基盤を築くことができます。まず、外部情報を収集する方法としては、オープンソースインテリジェンス(OSINT)や、セキュリティ関連のフォーラム、専門機関からのレポートなどがあります。これらの情報源を活用することで、最新の脅威動向や攻撃手法についての知識を得ることができます。 具体的には、セキュリティベンダーが提供する脅威レポートや、業界団体による情報共有プラットフォームを利用することが効果的です。また、SNSやブログ、ニュースサイトなどからの情報収集も有益で、攻撃者の行動パターンや手法を把握する手助けとなります。これにより、企業は自社のセキュリティ体制にどのような脆弱性があるかを理解し、リスクを低減するための適切な対策を講じることができます。 外部情報を活用することの利点は、単に脅威の早期発見にとどまらず、企業のセキュリティ戦略を全体的に強化する点にあります。多様な視点からの情報を取り入れることで、内部のデータだけでは見落としがちなリスクを認識し、より包括的な防御策を構築することが可能になります。次の章では、具体的な事例を通じて、外部情報の収集がどのように企業のフォレンジック活動に役立つのかを詳しく見ていきます。

脅威インテリジェンスを活用した復旧プロセスの最適化

脅威インテリジェンスを活用することで、データ復旧プロセスはより効率的かつ効果的に進行します。具体的には、脅威インテリジェンスが提供する情報を基に、復旧作業の優先順位を設定し、リソースを最適に配分することが可能になります。例えば、特定の攻撃手法が明らかになった場合、その手法に関連するデータを優先的に復旧することで、企業は重要な情報を迅速に取り戻すことができます。 また、過去の攻撃事例から得た知見を活用することで、復旧プロセスを標準化し、効率化することができます。特に、攻撃者の行動パターンを分析することで、どのデータが狙われやすいかを把握し、そのデータのバックアップや復旧手順を強化することが可能です。このように、脅威インテリジェンスは復旧作業を単なるデータ回復から、より戦略的なアプローチへと進化させる要素となります。 さらに、復旧後のフォレンジック分析にも脅威インテリジェンスは重要な役割を果たします。復旧が完了した後、攻撃の背後にある動機や手法を分析することで、今後のリスクを予測し、セキュリティ対策をさらに強化するための貴重な情報を得ることができます。このように、脅威インテリジェンスを取り入れた復旧プロセスは、単なる復旧作業にとどまらず、企業のセキュリティ戦略全体を底上げする効果を持つのです。 次の章では、具体的な解決策や実践的なアプローチについて詳しく探っていきます。

ケーススタディ:成功事例から学ぶ

脅威インテリジェンスを活用したフォレンジックの成功事例として、ある製造業の企業が挙げられます。この企業は、サイバー攻撃を受けた際、迅速に脅威インテリジェンスを導入し、外部情報を基にした具体的な対応策を講じました。攻撃の兆候が見られた段階で、業界の脅威レポートを参照し、攻撃者が使用する手法やターゲットとするデータの特性を把握しました。 その結果、重要なデータが狙われる可能性が高いことを認識し、優先的にバックアップを行うことで、データの損失を最小限に抑えることができました。また、復旧後のフォレンジック分析においても、収集した脅威インテリジェンスを活用し、攻撃の背後にある動機や手法を詳しく分析しました。このプロセスにより、企業は今後のリスクを予測し、セキュリティ対策を強化するための具体的な施策を打ち出すことができました。 この成功事例から学べることは、脅威インテリジェンスを早期に取り入れることで、データ復旧の精度を向上させ、企業全体のセキュリティ体制を強化できるという点です。外部情報を積極的に活用することで、より効果的な防御策を講じることが可能になることを示しています。次の章では、これらの成功事例を踏まえた具体的な解決策について探っていきます。

今後の展望とフォレンジックにおける脅威インテリジェンスの役割

今後の展望として、フォレンジックにおける脅威インテリジェンスの役割はますます重要性を増していくと考えられます。サイバー攻撃の手法が進化し続ける中、企業はこれに対応するための戦略を常に更新しなければなりません。脅威インテリジェンスは、リアルタイムでの情報収集と分析を通じて、企業が直面する脅威を早期に察知し、迅速な対応を可能にします。 特に、AI(人工知能)や機械学習の技術を活用することで、脅威インテリジェンスの効果はさらに高まります。これらの技術は、大量のデータを迅速に処理し、攻撃者の行動パターンを特定することが可能です。また、過去の攻撃データを基にした予測分析により、将来的な脅威を未然に防ぐための施策を講じることができます。 さらに、企業間での情報共有が進むことで、業界全体のセキュリティが強化されることも期待されます。脅威インテリジェンスの共有プラットフォームを通じて、企業は互いに有益な情報を交換し、共通の脅威に対する防御策を強化することができます。このように、フォレンジックと脅威インテリジェンスの統合は、今後のサイバーセキュリティ戦略において不可欠な要素となるでしょう。次の章では、これらの展望を踏まえた具体的な解決策について探っていきます。

脅威インテリジェンスを取り入れる意義と今後の課題

脅威インテリジェンスを取り入れることは、フォレンジック活動において非常に重要な意義を持っています。外部情報を活用することで、企業は迅速かつ正確なデータ復旧を実現し、サイバー攻撃に対する防御策を強化することができます。具体的な事例を通じて示されたように、脅威インテリジェンスは、攻撃の兆候を早期に察知し、重要なデータを守るための効果的な手段となります。 しかし、今後の課題も存在します。サイバー攻撃の手法は日々進化しており、企業は常に最新の情報を収集し、分析する必要があります。また、情報共有の重要性も高まっており、業界全体での連携が求められます。これにより、共通の脅威に対する防御策を強化し、より安全な環境を構築することが可能となります。 脅威インテリジェンスは、単にデータ復旧の精度を向上させるだけでなく、企業のセキュリティ戦略全体を底上げする要素として、今後ますます重要性を増していくでしょう。企業はこの機会を活かし、積極的に脅威インテリジェンスを取り入れることが求められます。

あなたの組織でも脅威インテリジェンスを活用しよう!

脅威インテリジェンスを活用することで、組織のセキュリティを一層強化し、データ復旧の精度を向上させることが可能です。サイバー攻撃が増加する中、外部情報を取り入れることで、迅速かつ効果的な対策を講じることができます。まずは、社内のセキュリティ体制を見直し、脅威インテリジェンスの導入を検討してみてはいかがでしょうか。具体的なステップとして、外部情報の収集方法や分析手法を学び、実際の業務に役立てることが重要です。また、専門機関やセキュリティベンダーとの連携を通じて、最新の脅威情報を常に把握することも効果的です。これにより、組織全体のリスク管理を強化し、安心してビジネスを展開する環境を整えることができるでしょう。ぜひ、脅威インテリジェンスを取り入れ、未来のリスクに備えたセキュリティ戦略を構築していきましょう。

情報の信頼性とプライバシー保護に関する留意事項

脅威インテリジェンスの活用においては、情報の信頼性とプライバシー保護が極めて重要です。まず、外部から収集する情報の出所を確認し、信頼できるソースからのデータを優先することが求められます。例えば、公式なセキュリティベンダーや業界団体が発表するレポートは、信頼性が高く、実践的な知見を得るための良い情報源です。一方で、SNSやブログなどの非公式な情報源は、誤情報が含まれている可能性があるため、慎重に扱う必要があります。 また、プライバシー保護に関しても注意が必要です。脅威インテリジェンスを収集する際には、個人情報や機密情報を不適切に取り扱わないよう、法令や倫理基準を遵守することが不可欠です。特に、GDPR(一般データ保護規則)や個人情報保護法など、関連する法律に従った情報の取り扱いが求められます。これにより、企業は法的リスクを回避し、顧客からの信頼を維持することができます。 最後に、脅威インテリジェンスの活用は単なる情報収集にとどまらず、得た情報を適切に分析し、実際のセキュリティ対策に反映させることが重要です。情報の信頼性とプライバシー保護を意識しながら、効果的なセキュリティ戦略を構築していくことが、企業の安全な運営に寄与するでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。