BitTorrentの履歴から「何が共有されていたか」を短時間で特定する

履歴・設定・ログのどこに痕跡が残るかを先に押さえると、無駄な探索を減らしやすいです。影響範囲を見ながら最小変更で進めます。

「どのクライアントを、どのユーザーで、どの場所の痕跡まで追うか」を先に固定すると迷いにくいです(OS / クライアント種別 / プロファイル位置 / 期間)。

# A) まずは「クライアント種別」と「痕跡の置き場」を確認

# Windows: %APPDATA% / %LOCALAPPDATA% / Documents 付近にクライアント別フォルダが残りやすい

# macOS: ~/Library/Application Support/

# Linux: ~/.config/ や ~/.local/share/

# 既知のクライアント例(フォルダ名の目安)

# qBittorrent / uTorrent / BitTorrent / Transmission / Deluge / Vuze(Azureus)

# 目的:対象ユーザーのプロファイル配下を「更新日時が新しい順」で当てる

# B) 履歴から「何が共有されていたか」を推定する(トレント情報の核)

# 代表的に追うもの:

# - torrent ファイルの保管場所(.torrent)

# - client の状態DB/設定(例:resumeデータ、sessionデータ、history)

# - logs(起動/追加/削除、保存先、エラー)

# 目標:infohash / 名前 / 保存先 / 追加日時 / 完了日時 を最低1セットで確保

# C) 見つけたトレント情報から「削除ファイル候補」を復元的に特定

# - .torrent が残っていれば、含まれるファイル一覧(パス/サイズ)が直接取れる

# - infohash が取れれば、同一トレントのメタ情報照合ができる可能性がある

# - 保存先パスが取れれば、削除痕跡(ファイルシステム側)と突合できる

# 目標:ファイル名候補(複数)+保存先+サイズ+時刻 を揃えて「特定度」を上げる

# D) 監査/証拠対応が必要なら「読み取り専用コピー」で進める

# - まず痕跡フォルダを丸ごとコピーして解析(原本に触れる回数を減らす)

# - タイムライン(作成/更新/アクセス)を先に固定してから深掘り

解析対象が「個人端末」か「共有端末/共有ストレージ」かで、触って良い範囲が変わります。まずは範囲を確定してから進めると安全です。

# 影響範囲の確認(最小)

# - 対象は本番データ?共有ストレージ?監査要件あり?

# - 対象ユーザー/対象期間は確定している?

# - 痕跡フォルダをコピーして解析できる余地がある?

# - 変更が入る操作(クライアント起動/設定変更/再ダウンロード)は避けられる?

- クライアントを起動して自動更新が走り、履歴が上書きされて時刻や状態がズレる。

- 痕跡フォルダを一部だけ移動/削除してしまい、関連情報(保存先や完了状態)が欠けて特定が難しくなる。

- 共有領域や端末全体を広く触ってしまい、監査観点での説明が難しくなる。

- 削除ファイル特定を急いでファイルシステム側の復旧操作を先に行い、証拠性や整合性の判断が長期化する。

- ・infohashは取れたが、ファイル名や保存先まで繋がらないで迷ったら。

- ・どのBitTorrentクライアントが使われたか判断できないで迷ったら。

- ・履歴DBや設定が暗号化/破損していて読み出せないで迷ったら。

- ・削除ファイル候補が複数あって、特定の確度を上げられないで迷ったら。

- ・ログやタイムラインの整合(いつ追加・いつ完了・いつ削除)が説明できないで迷ったら。

- ・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

- ・対象端末に触る回数を減らしたいが、どこをコピーすべきか迷ったら。

情報工学研究所へ無料相談 で、状況に合わせた「最小変更での特定ルート」を一緒に組み立てられます。

BCPと本格解決には以下本文へ。

もくじ

- 第1章: “消したはず”が消えていない——BitTorrent履歴はイベントログである

- 第2章: どこに何が残る?クライアント別の痕跡マップ(.torrent / resume / dht ほか)

- 第3章: ハッシュが名前になる——infohashで「同一性」を固定する考え方

- 第4章: 削除ファイルを推定する三点セット——保存先・パス・サイズ(+ピース情報)

- 第5章: “ログがある=真実”ではない——改ざん・再インストール・同期の落とし穴

- 第6章: 取得は読み取り専用で——スナップショット/イメージ化が最短ルート

- 第7章: 解析パイプライン設計——履歴→メタデータ→ファイル一覧復元の手順

- 第8章: 実例で追う:未完了DLと空フォルダから「元のファイル」を割り出す

- 第9章: 報告書に耐える証跡化——タイムライン・ハッシュ・再現性の押さえどころ

- 第10章: 帰結:「削除の有無」ではなく「共有していた事実」を立証する

【注意】本記事は、BitTorrent(P2P)クライアントに残る履歴・設定・メタデータを、インシデント対応や監査、フォレンジック調査(証跡保全)で扱うための一般的な整理です。対象端末・ネットワークの利用権限、社内規程、法令(著作権、個人情報、電気通信等)を必ず確認し、調査は読み取り専用の保全手順で行ってください。状況の“ダメージコントロール(被害最小化)”を急ぐほど判断ミスが起きやすいため、重大案件や説明責任が伴う案件では専門家(株式会社情報工学研究所など)へ早期に相談することを推奨します。

“消したはず”が消えていない——BitTorrent履歴はイベントログである

現場のエンジニア視点でいきなり本音を言うと、「また調査? しかもP2P? 仕様も実装も分散していて、誰が責任持つの…」となりがちです。これ、自然な反応です。BitTorrentは“プロトコル”であり、実際に何が残るかは「クライアント実装」「OS」「設定」「運用(自動起動・ログ設定)」に依存します。

ただし、調査の出発点はシンプルです。BitTorrentクライアントは、ダウンロードやシーディングの状態を維持するために、セッション状態・履歴・メタデータをローカルに保存します。言い換えると、そこに残る情報は「アプリが正しく動くために必要なイベントログ」です。ユーザーがGUI上で“履歴を消した”つもりでも、別レイヤ(設定ファイル、レジューム情報、ログ、OS側の痕跡)には残っていることが珍しくありません。

ここで重要なのは、「削除ファイルを特定する」という目的を、いきなり“ファイル名当てゲーム”にしないことです。まずは何を立証したいかを分けます。

- 「その端末でBitTorrentが使われていた」

- 「特定のトレント(同一性)を扱っていた」

- 「どの保存先に、どの構成で保存されていた可能性が高いか」

- 「削除された“可能性”と、削除“断定”に必要な追加証拠は何か」

この切り分けができると、調査は一気に“プログラムのデバッグ”に近づきます。入力(痕跡)と出力(結論)を、再現性と証拠能力の観点でつないでいきます。

BitTorrent履歴・痕跡が示しやすい情報を、実務目線で表にすると次の通りです(クライアントにより名称や形式は変わります)。

| 痕跡(例) | 含まれやすい情報 | “削除ファイル特定”への寄与 |

|---|---|---|

| .torrent / メタ情報 | 対象ファイル一覧(名前・サイズ)、ピース情報、トラッカー | 「元々どんなファイル集合だったか」を復元しやすい |

| resume / state | 保存先パス、完了率、最終確認時刻、紐づくトレントID | 「どこに置かれていたか」「いつ頃触られたか」を推定しやすい |

| アプリログ | 追加/削除イベント、エラー、再チェック、トラッカー通信 | 時系列(タイムライン)を組み立てやすい |

| OS側の痕跡 | 最近使った項目、ジャンプリスト、検索インデックス、バックアップ | “アプリ以外”から補強でき、説明責任に強い |

ここまでの段階での結論は、「履歴は残りやすい」「ただし単独証拠で断定しない」です。以降の章では、どこを見れば良いか、同一性の固定はどうするか、削除ファイルの推定をどう“確からしく”するかを、手順としてつなげます。

どこに何が残る?クライアント別の痕跡マップ(.torrent / resume / dht ほか)

「結局どこ見ればいいの?」に、現場っぽく答えると“設定ディレクトリとデータディレクトリを分けて当たる”が基本です。BitTorrentクライアントは概ね、(1)設定・状態(アプリが覚えるもの)と、(2)実データ(ダウンロードした中身)を分離します。調査でまず押さえるのは(1)です。なぜなら、(2)は削除されやすい一方で、(1)は動作のために残りやすいからです。

特にBtoBの事故対応や監査では、「削除されたかもしれないデータ本体」より先に、「アプリが保持していた状態(どのトレントを、どこに保存しようとしていたか)」を押さえる方が、短時間で状況説明(社内・顧客・監査)に繋がります。ここで温度を下げる(空気を落ち着かせる)ための材料を先に集める、という意味でも合理的です。

代表的なクライアントで残りやすい“種類”を整理します(保存場所のパスはOS・バージョン・ポータブル運用で変わるため、ここでは種類と役割にフォーカスします)。

| 分類 | よくある中身 | 確認観点 |

|---|---|---|

| セッション状態(resume/state) | 完了率、保存先、最終活動時刻、トレント識別子 | 保存先パスと時刻の整合(他ログと突合) |

| トレントメタ情報(.torrent相当) | ファイル一覧、サイズ、ピース情報、トラッカー | “同一性”の核(後述のinfohash)を得る |

| DHT/ピア関連 | ノード/ピアキャッシュ、接続履歴(実装依存) | 通信の“可能性”は示すが、単独で断定しない |

| アプリログ | 追加/削除、再チェック、エラー、起動停止 | タイムラインの骨格。欠落や改変の可能性も評価 |

実務でありがちな落とし穴も押さえておきます。

- ポータブル運用:USBや任意フォルダ配下に設定が同居する。標準パス前提で探すと見落とす。

- 複数クライアント併用:qBittorrentとTransmissionなど。痕跡が分散し、時系列が崩れる。

- 同期・バックアップ:設定ディレクトリだけクラウド同期され、別端末にも“同じ履歴”が現れることがある。

- ログ設定:ログ無効・短期ローテーションで、イベントが残らない(残らないこと自体が情報になる場合もある)。

ここでの帰結は、「パスを当てる前に、残る“種類”で探索方針を作る」です。種類が見つかったら、そのファイルのタイムスタンプ、ハッシュ、取得方法(コピー経路)を揃えて、後工程(削除ファイル推定・報告書)で“証拠として耐える形”にしていきます。重大案件ほど、ここから先は一般論だけで踏み抜きやすいので、社内説明が必要な時点で専門家へ相談する判断が現実的です。

ハッシュが名前になる——infohashで「同一性」を固定する考え方

プログラマーの感覚だと、「ファイル名は変えられる。だけどハッシュは変えにくい」。この直感は、BitTorrent解析でもかなり有効です。BitTorrentでは、トレントの同一性(同じ“配布物”かどうか)を、基本的にメタ情報から計算される識別子で扱います。一般にこれをinfohashと呼び、マグネットリンクでも中心的なキーになります。

ここで注意したいのは、「infohash=違法コンテンツの特定ツール」ではなく、フォレンジックでは“同一性を固定して議論を収束させるためのキー”だという点です。ファイル名やフォルダ構成はユーザー操作で変わりますし、同じ中身でも名前を変えて配布されることがあります。ところが、同一のメタ情報に基づくinfohashは、比較的安定して照合できます。

心の会話で言うと、こうです。

「名前が違うから別物、って言い切れる? いや無理だな…」

「じゃあ“同一性”をどこで固定する? ……infohashで固定しよう」

実務上は、次のような流れで「同一性」を固めます。

- クライアントの状態ファイルやメタ情報から、対象トレントの識別子(infohash相当)を抽出する。

- 同じ識別子に紐づく保存先パス、完了率、追加日時、最終活動時刻を集める。

- その識別子に紐づく“ファイル一覧(名前・サイズ)”が残っているかを確認し、残っていなければ別痕跡(バックアップ、別端末、監視ログ)で補強する。

ここで大事なのは、「識別子が一致した」=「そのファイルを所持していた」と短絡しないことです。識別子が示すのはあくまでトレント(メタ情報)であり、端末上に実データが最後まで存在したか、いつ削除されたか、誰が操作したかは、別の証拠(タイムライン、ファイルシステム痕跡、監査ログ、運用記録)で固める必要があります。

それでもinfohashを押さえる価値は高いです。なぜなら以降の章で扱う「削除ファイルの推定」は、結局のところ“どのトレントを対象にしているのか”が曖昧だと成立しないからです。ここで同一性を固定できると、議論が過熱しがちな局面でも、論点が散らばりにくくなります。これは現場の負荷を下げる(場を整える)ための、かなり実務的な効能です。

次章以降では、同一性を固定したうえで、保存先・パス・サイズ・ピース情報などを使い、削除された可能性のあるファイルを“推定”し、報告書に耐える形で根拠を積み上げていきます。

削除ファイルを推定する三点セット——保存先・パス・サイズ(+ピース情報)

「削除されたファイルを特定したい」という依頼で、現場がいきなり詰まりやすいのはここです。なぜなら、BitTorrentは“ファイル名”よりも“メタ情報(トレント)”と“保存先の状態”で動くため、ユーザーが途中で移動・改名・フォルダ統合をしていると、見た目の痕跡だけでは辻褄が合わなくなるからです。

ここで有効なのが、推定の三点セットです。言い換えると、アプリが保持している「どこに」「何という構成で」「どれくらいのサイズの集合を」保存しようとしていたかを、最小の軸で復元します。

三点セット(最低限そろえる軸)

- 保存先(Save path):どのディレクトリに置こうとしていたか

- パス構成(フォルダ階層・相対パス):単一ファイルか、複数ファイル(フォルダ配下)か

- サイズ(合計/各ファイル):ファイル一覧とサイズの組み合わせ

BitTorrentクライアントがこの三点セットを持てる理由は、プロトコルの都合です。多くの実装は、メタ情報(.torrent相当)に対象ファイルの一覧とサイズを持ち、別の状態ファイルに保存先パス・進捗・優先度などを持ちます。例えば qBittorrent では、トレント関連のメタ情報(.torrent)と、進捗等を保持する fastresume(拡張子 .fastresume)が、BT_backup 配下に infohash をベースにした名前で保存される構成が一般に知られています。さらに重要なのは、.torrent が欠落していても fastresume 側の情報だけでセッション復元が起きうる、という挙動報告がある点です。つまり「.torrentが無い=履歴が無い」とは言い切れません。

“推定”を実務で成立させる抽出表

三点セットを組み立てる時は、どの痕跡から何が取れるかを先に表にします(後で報告書に流用できます)。

| 痕跡 | 抽出できる要素 | 三点セットへの接続 |

|---|---|---|

| .torrent(メタ情報) | ファイル一覧、相対パス、各サイズ、ピース長、(実装により作成日時など) | パス構成・サイズを確定しやすい |

| resume / .fastresume 等 | 保存先パス、完了率、最終確認時刻、優先度、(実装により追加日時等) | 保存先を確定しやすい |

| ダウンロード先ディレクトリ | 残存ファイル、空フォルダ、部分ファイル、最終更新時刻 | “現存”と“欠落”の差分を作る |

そして、削除ファイルの推定は差分で作ります。

- メタ情報が示す「存在すべきファイル一覧」(パス+サイズ)

- 実ディレクトリに現存する「いま見えるファイル一覧」

この2つの差分が、「欠落している可能性が高いファイル群」です。ここで“心の会話”を入れるならこうなります。

「見えないものを当てに行くんじゃない。本来あるはずだった集合を先に復元して、差分を取るだけ。」

なお、ピース情報(ピース長・ピースの分割)まで踏み込むのは、案件によります。ピース情報は「同一性」や「部分的に存在した可能性」の説明には役立ちますが、単独で“削除断定”はできません。ここは一般論で無理に押し切ると、説明が過剰になりがちです。次章では、「ログがある=真実」ではない理由と、証拠の強弱の付け方を整理します。

“ログがある=真実”ではない——改ざん・再インストール・同期の落とし穴

フォレンジックで一番怖いのは、「それっぽいログがあるから確定」と早合点して、後から説明不能になることです。現場でよく聞く独り言はだいたいこれです。

「ログに書いてあるし、もう結論でいいよね……いや、待て。ログって誰が守ってくれた?」

落とし穴1:アプリの“履歴”は運用で簡単に変わる

BitTorrentクライアントは、設定でログ出力を絞れたり、ローテーションが短かったりします。さらに、アプリの再インストールやプロファイル削除で、痕跡が部分的に消えます。逆に、バックアップや移行で“古い履歴”が復活することもあります。つまり、履歴がある/ないは、そのまま“行為があった/ない”に直結しません。

落とし穴2:同期・複数端末・仮想環境で“履歴の主体”が曖昧になる

近年の端末運用では、プロファイル同期やバックアップ復元が普通に起きます。すると、別端末で作られた設定・状態ファイルが、調査対象端末に存在することがあります。仮想環境(VDI、開発VM、コンテナ上のアプリ)でも同様で、「その端末で実行された」と言い切るには、OS側の実行痕跡やログオン履歴など、別レイヤの補強が必要です。

落とし穴3:.torrentが消えていても“状態”が残り得る

実装依存ですが、例えば qBittorrent の運用報告では、.torrent が BT_backup から欠落していても fastresume が残っており、セッション復元が起きる(あるいは痕跡として残り続ける)ケースが知られています。これが意味するのは二つです。

- “メタ情報が無い=履歴が無い”ではない(状態だけ残る)

- “状態がある=メタ情報が健全”でもない(断片化している可能性)

証拠の強弱を付けて、議論を収束させる

ここからがBtoBの実務ポイントです。結論を一発で断定しようとせず、証拠を層にして“温度を下げる”判断をします。例として、強弱の付け方を表にします。

| ランク | 例 | 説明責任の強さ |

|---|---|---|

| 強 | 読み取り専用で取得したメタ情報+状態ファイル+OS側の実行痕跡が同一タイムラインで一致 | 第三者説明に耐えやすい |

| 中 | 状態ファイルと保存先の残存フォルダが一致するが、OS側の補強が不足 | 推定としては妥当、断定は慎重に |

| 弱 | スクリーンショット、口頭申告、単発ログ断片のみ | 参考情報。結論の根拠にしない |

この章の帰結は、「履歴が示すのは“断定”ではなく“推定の材料”」です。推定を強い説明に変えるには、次章の証跡保全(読み取り専用)が必須になります。ここを飛ばすと、後で弁明や顧客説明が難しくなり、かえって現場の負担が増えます。つまり、早期にダメージコントロール(被害最小化)へ持ち込むには、保全を先に固めるのが最短です。

取得は読み取り専用で——スナップショット/イメージ化が最短ルート

「いま見えているファイルをコピーして送ります」——善意の現場ほど、こうなりがちです。でもフォレンジック観点では、これは危うい。コピー作業そのものがタイムスタンプやアクセス履歴に影響したり、重要なメタデータ(ACL、代替データストリーム、拡張属性など)を落としたりする可能性があるからです。

心の会話を正直に書くとこうです。

「急いでるのは分かる。でも、その“急ぎ方”が、あとで説明不能を増やすんだよな……」

読み取り専用の基本方針(最低限)

- 対象端末の状態変化を抑える:不用意な再起動、アプリ起動、クリーンアップの実行を避ける

- 保全の単位を決める:ディスク全体イメージ/ユーザープロファイル/アプリ設定領域など

- 取得物の完全性を担保する:取得後にハッシュを計算し、保管・受け渡しの記録(誰が、いつ、どこで)を残す

スナップショットとイメージ化の使い分け

運用環境によって「最短ルート」は変わります。例えばサーバやNAS、仮想基盤であればスナップショットが現実的なことが多い一方、単体PCではディスクイメージの方が説明責任に強い場合があります。

| 方法 | 向いている状況 | 注意点 |

|---|---|---|

| スナップショット | 仮想化基盤・ストレージに機能がある、停止できない | 対象範囲の定義(VM全体かディスク単位か)を誤ると欠落が出る |

| ディスクイメージ | 単体端末、後で厳密な解析が必要、説明責任が重い | 取得時間と容量、暗号化(BitLocker等)の扱いを事前に決める |

| アプリ領域のみ保全 | 初動で状況整理を急ぐ、容量制約が厳しい | “全体像”が取れないため、後で追加保全が必要になる可能性 |

BitTorrent履歴解析で特に“保全が効く”ポイント

BitTorrentクライアントの痕跡は、アプリ設定だけで完結しないことが多いです。OS側の実行痕跡、最近使ったファイル、ログオン履歴、ネットワークログ(社内FW/プロキシ/EDRの記録など)が、推定を“強い説明”に変える支えになります。だからこそ、保全は「アプリのフォルダをコピーして終わり」ではなく、案件の重さに応じて範囲を決める必要があります。

この章の帰結は、「保全が先、解析が後」です。ここを守ると、後工程(削除ファイル推定、タイムライン、報告書)の精度が上がり、社内調整や顧客説明の“摩擦”を下げられます。逆に、一般論の手順だけで突っ走ると、ログ欠落や同期の罠で結論が揺れやすい。次章では、保全済みデータを前提に、履歴→メタデータ→ファイル一覧復元へつなぐ「解析パイプライン」を組み立てます。

解析パイプライン設計——履歴→メタデータ→ファイル一覧復元の手順

ここまでで「同一性(infohash等)を固定し、三点セット(保存先・パス・サイズ)で差分を取る」という骨格はできました。次に必要なのは、現場でブレないための解析パイプラインです。P2P案件は、関係者の感情が揺れやすく、議論が過熱しやすい領域でもあります。だからこそ、手順を固定して“場を整える”ことが、結果として最短のダメージコントロール(被害最小化)になります。

パイプラインの全体像(ゴールから逆算)

ゴールは「削除された可能性のあるファイルを“推定”し、その根拠と限界を明示しながら、説明責任に耐える形で報告する」ことです。これを工程に落とすと、概ね次の流れになります。

- 保全:読み取り専用で取得し、取得物の完全性(ハッシュ等)を確保する

- 同一性の固定:対象トレントを識別子(infohash等)で束ねる

- メタ情報の復元:ファイル一覧(パス・サイズ)を復元する(.torrent相当/バックアップ/残存情報)

- 状態情報の抽出:保存先、完了率、最終活動時刻などを抽出する(resume/state/fastresume等)

- 実体との突合:保存先ディレクトリの現存と差分を取り、欠落候補を作る

- 補強証拠の突合:OS側実行痕跡、ログオン、バックアップ、ネットワークログ等で“強度”を上げる

- 報告:推定・確度・追加で必要な情報を明記し、一般論の限界を示す

工程ごとの“入力→出力”を決める(デバッグの発想)

プログラマーが納得しやすいのは、「この入力が揃えば、この出力が出る」という形です。工程ごとのI/Oを表にしておくと、チームで分担しやすく、途中から参加した人にも説明が通ります。

| 工程 | 入力(何を見る) | 出力(何が得られる) | 注意点 |

|---|---|---|---|

| 同一性の固定 | 状態ファイル/メタ情報/マグネット履歴等 | 対象トレントの識別子(infohash等)一覧 | BitTorrent v1/v2で識別子の扱いが異なることがある |

| メタ情報の復元 | .torrent相当/バックアップ領域 | ファイル一覧(相対パス・サイズ・構成) | .torrentが欠落しても状態側に断片が残る場合がある |

| 状態情報の抽出 | resume/state/fastresume等 | 保存先パス・完了率・最終活動時刻 | 同期・移行で“主体”が混ざる可能性 |

| 実体突合 | 保存先ディレクトリの現状 | 現存一覧/欠落候補一覧(差分) | フォルダ移動・改名・重複保存で単純差分が崩れる |

| 補強証拠 | OSログ、EDR、FW/Proxyログ等 | タイムラインの整合、確度の引き上げ | 取得権限と社内規程・法令順守が必須 |

“どこを探すか”の実装依存を吸収するコツ

BitTorrentクライアントは複数あり、保存形式も一様ではありません。ここで重要なのは、クライアント名に依存しすぎずに「役割」で探すことです。

- メタ情報(対象ファイル一覧を持つもの):.torrent相当、またはそれに準ずるバックアップ

- 状態情報(保存先と進捗を持つもの):resume/state/fastresume相当

- イベントログ(追加・削除・エラー等):アプリログ、OSログ、EDRイベント

役割で見れば、qBittorrent・Transmission・uTorrent系などでファイル名や拡張子が違っても、抽出したい情報は同じです。ここを揃えておくと、後でクライアントが変わっても解析手順を流用できます。

この章の帰結は、「パイプライン化すると、推定の根拠がブレず、説明責任に耐える」です。次章では、このパイプラインを“具体の現場”に落とすために、未完了ダウンロードや空フォルダといった、よくある状況からどう復元・推定を組み立てるかを整理します。

実例で追う:未完了DLと空フォルダから「元のファイル」を割り出す

ここは“あるある”の状況です。「ダウンロード先に空フォルダだけ残っている」「中途半端な一部だけある」「拡張子が変なファイルがある」。この状態から、元のファイル群を推定します。ポイントは、“いまあるもの”から当てに行くのではなく、“本来あるべき集合”を復元して差分を見ることでした。

未完了ダウンロードで残りやすい“痕跡の種類”

クライアントによって表現は違いますが、未完了のダウンロードでは次のような痕跡が残りやすいです。

- 一時拡張子付きファイル:未完了を示すために末尾に拡張子が付く設定がある(例:qBittorrentでは「未完了ファイルに .!qB を付ける」設定が知られています)

- 部分的な実体:ファイルサイズがメタ情報上のサイズより小さい(当然ですが、これだけで削除は断定できません)

- 空フォルダ:多ファイルトレントでフォルダ構成だけ作られ、中身が欠落している

- 状態ファイル上の完了率:完了率や最終活動時刻が残り、いつ止まったかの手掛かりになる

手順:空フォルダ(または中途半端な中身)からの復元ロジック

工程は次の順で進めると、迷いにくいです。

- 対象トレントの同一性を固定(infohash等)

- メタ情報から“本来のファイル一覧”を復元(相対パスとサイズの一覧)

- 状態情報から保存先を確定(save path)

- 保存先の現状を列挙(現存のファイル一覧、サイズ、更新時刻)

- 差分を取る(欠落候補リストを作成)

プログラムのユニットテストに近い感覚で、「メタ情報上の期待値」と「実ディレクトリの実測値」を比較します。

差分表を作る(そのまま報告書に貼れる形)

欠落候補を示すときは、次の形式の表にすると誤解が減ります。特に“削除断定”にならないよう、列名で立場を明確にします。

| 相対パス(メタ情報) | 期待サイズ | 現存有無 | 現存サイズ | 評価 |

|---|---|---|---|---|

| (例) /movie/part01.mkv | 1,073,741,824 | なし | — | 欠落候補(削除/未取得/移動のいずれもあり得る) |

| (例) /movie/part02.mkv | 1,073,741,824 | あり | 536,870,912 | 未完了の可能性(状態ファイルの完了率と突合) |

“空フォルダだけ”のときにやりがちなミス

- フォルダ名=コンテンツ名と決めつける:フォルダ名は変えられます。メタ情報の相対パスと照合が必要です。

- 差分=削除と断定する:未取得、別ドライブ移動、同期の揺れなどがあり得ます。

- 時刻を鵜呑みにする:コピーや復元で更新時刻が変わることがあります。保全の方法と突合します。

この章の帰結は、「未完了や空フォルダでも、メタ情報と状態情報が揃えば“元のファイル集合”は推定できる」です。一方で、ここまでの推定を“第三者説明に耐える”段階に引き上げるには、次章のように証跡化(タイムライン・ハッシュ・再現性)が必要になります。技術的に正しくても、説明責任の要件を満たさないと、現場の負担は減りません。

報告書に耐える証跡化——タイムライン・ハッシュ・再現性の押さえどころ

ここから先は「技術」だけでなく「説明責任」の領域です。BtoBでは、社内の稟議・監査・顧客説明・場合によっては法務対応が絡みます。そのとき問われるのは、“あなたの推定は正しいと思う”ではなく、どういう手順で、どういう根拠で、どこまで言えて、どこから言えないのかです。

証跡化で最低限そろえる3点

- タイムライン:いつ何が起きたか(少なくとも“観測された時刻”の系列)

- 完全性:取得物が途中で変わっていないこと(ハッシュ等)

- 再現性:同じ入力(保全データ)から同じ出力(差分表等)を作れること

この3点が揃うと、議論が過熱しても「どの根拠で話しているか」を固定でき、無用な摩擦が減ります。

タイムラインの作り方(“一枚にまとめる”)

タイムラインは詳細にしすぎると逆に読めません。まずは“芯”だけ作ります。芯とは、以下のようなイベントの並びです。

- 対象トレントが追加された可能性がある時刻(状態ファイル・ログ)

- 最終活動時刻(最終シード/最終チェック/最終実行痕跡)

- 保存先ディレクトリの更新時刻の山(ただしコピー影響に注意)

- OS側の実行痕跡(起動、ユーザーのログオン、関連プロセス)

- ネットワーク観測(社内FW/Proxy/EDRで観測できる範囲)

完全性:取得物と成果物にハッシュを付ける

ここはエンジニアなら腹落ちしやすい部分です。入力データが変われば、出力が変わります。だから、入力(保全データ)に対してハッシュを取り、解析成果(差分表、抽出結果)にもハッシュや生成条件を添えておくと、後日の説明が圧倒的に楽になります。

ただし注意があります。BitTorrent v1/v2の識別子(infohash等)は、プロトコルの前提(SHA-1中心のv1、SHA-256を使うv2)で扱いが変わり得ます。報告書では「どの形式の識別子を、どの根拠で採用したか」を明記し、読者が誤解しないようにします。

再現性:解析条件を“設定ファイル”のように残す

再現性の敵は、「担当者の頭の中にある前提」です。最低限、次を残します。

- 対象端末の概要(OS、ファイルシステム、暗号化有無など、分かる範囲)

- 対象クライアントの種類とバージョン(分かる範囲)

- どの保全データを入力にしたか(パス、取得日、ハッシュ)

- 抽出ロジック(どのファイルから何を抽出し、どう差分を取ったか)

- タイムゾーンと時刻解釈(UTC/JST、夏時間の有無等)

この章の帰結は、「推定を“強い説明”に変えるのは、証跡化(タイムライン・完全性・再現性)」です。ここまで来ると、一般論で語れる範囲と、個別案件でしか確定できない範囲の境界も見えてきます。次章では、その境界を踏まえて、最終的に何を“立証”として置くべきか——つまり「削除の有無」ではなく「共有していた事実」をどう整理するかをまとめます。

帰結:「削除の有無」ではなく「共有していた事実」を立証する

ここまで読んで、「結局、削除されたかどうかを断定できるの?」と感じた方もいると思います。率直に言うと、“削除の断定”は、一般論だけでは踏み抜きやすいです。なぜなら、未取得・移動・同期・上書き・復元・再インストールなど、同じ“見え方”を作る要因が多いからです。

一方で、BtoBの現場で本当に必要なのは、削除断定そのものよりも、意思決定の材料です。たとえば、監査・社内説明・顧客説明の場で問われるのは次のような点です。

- BitTorrent(P2P)クライアントが稼働し、運用されていた可能性は高いか

- どの“配布物(トレント)”を扱っていた可能性が高いか(同一性の固定)

- 保存先やファイル構成の推定は、どの程度の確度で言えるか

- いま言えること/言えないこと(限界)を明確にした上で、次に何を保全・確認すべきか

この章の結論は、タイトルどおりです。「削除の有無」を争点にして議論を過熱させるより、「共有していた事実」を立証し、対応を収束させるほうが、多くの現場でダメージコントロール(被害最小化)につながります。

心の会話で言うなら、こうです。

「“消したか消してないか”で揉めると、時間が溶ける。まず“何が起きていたか”を固めて、判断を前に進めよう。」

“立証”を段階に分ける(言えることを増やす設計)

証拠はグラデーションです。BitTorrent履歴解析でも、次のように段階を分けると、関係者の理解が揃いやすくなります。

| 段階 | 主張できる内容(例) | 代表的な根拠 |

|---|---|---|

| A:利用実態 | BitTorrentクライアントが稼働していた可能性が高い | インストール痕跡、実行痕跡、設定/状態ファイル、OS側ログ |

| B:対象トレントの同一性 | 特定のトレント(配布物)を扱っていた可能性が高い | 識別子(infohash相当)、状態ファイルの紐づき、メタ情報 |

| C:保存先と構成 | どの保存先に、どんなファイル構成で置かれていた可能性が高い | 保存先パス、相対パス一覧、サイズ、残存フォルダ/部分ファイル |

| D:共有していた事実 | “共有の可能性”ではなく、共有していた事実(通信・稼働)の説明ができる範囲がある | クライアントの状態(シード/アップロード量等の実装依存情報)、ネットワーク観測、EDR/FW/Proxyログ |

「言えること」と「言えないこと」を先に書く(説明責任の設計)

報告書や社内報告で強いのは、“断定”ではなく“境界線”です。次のように書けると、議論が整理されます。

| 区分 | 例 |

|---|---|

| 現時点で言える | 対象端末にBitTorrentクライアントの状態情報が残り、特定の識別子に紐づく保存先・構成が推定できる |

| 現時点では言えない | 欠落しているファイルが「削除」されたのか、「未取得」なのか、「別場所へ移動」なのかは、追加証拠なしに断定できない |

| 追加で必要 | 保全範囲の拡張(ディスクイメージ等)、OS側実行痕跡の補強、ネットワーク観測ログの突合 |

終盤のポイント:一般論の限界と、専門家に相談すべき理由

ここまでの手順は、あくまで“考え方と型”です。実際の案件では、次のような個別要因で難易度が一気に上がります。

- 暗号化(BitLocker等)や権限設計により、取得範囲・取得方法が制約される

- 同期・バックアップ・端末移行により、痕跡の主体が混ざる

- 仮想環境(VDI/VM)や複数ユーザー利用で、実行主体の特定が難しい

- ネットワーク側のログ保持期間が短く、時間との勝負になる

- 説明責任(監査・顧客・法務)が重く、取得手順の正当性が問われる

この条件が揃うほど、一般論の「調べ方」だけでは、結論を強くできません。むしろ、途中で無自覚に証拠を壊してしまったり、説明不能な穴が残ったりして、現場の負担が増えます。

次の一歩(押しつけない形で、行動に変える)

もしあなたがいま、P2Pに絡む調査や社内説明で悩んでいるなら、まずは“解析”より先に、保全範囲とゴール設定だけでも整理するのが有効です。株式会社情報工学研究所では、データ復旧・調査設計・保全手順の整備・説明責任に耐える報告設計まで、現場の手戻りを減らす観点で一緒に検討できます。

「また新しい作業が増えるだけでは?」という疑いは健全です。その上で、あとから取り返しがつかない“証拠の欠落”を避けるために、早い段階で相談しておくと、結果として現場の負荷を下げられることが多いです。

付録:現行プログラミング言語別の注意点(解析ツール実装・運用の観点)

最後に、「BitTorrent履歴解析のためのツールを内製する」「社内で自動化パイプラインを組む」ことを考えたときの、現行のプログラミング言語ごとの注意点を整理します。ここで言う注意点は、言語の優劣ではなく、フォレンジック/監査/説明責任に絡む“つまずきどころ”です。

共通の前提(言語に関係なく踏むポイント)

- 証拠の完全性:入力(保全データ)と出力(解析結果)双方にハッシュ、処理条件(バージョン・依存関係・設定)を残す

- 時刻の取り扱い:タイムゾーン、夏時間、ファイルシステム時刻(作成/更新/最終アクセス)の意味の違いを明記

- 文字コードとパス:Windows/Unixでのパス正規化、Unicode正規化、ロケール差を吸収する

- 再現性:同じ入力なら同じ結果になる(非決定要素の排除、依存関係の固定)

- 権限とコンプライアンス:取得・解析・保管・共有の権限境界(社内規程・契約・法令)を先に決める

Python

- 依存関係の揺れ:ライブラリ更新でパース結果が変わり得るため、requirementsの固定(ハッシュ付き)や仮想環境のスナップショットが重要

- 文字列とバイナリ:bencode等のバイナリパースで、暗黙のエンコード変換を混ぜない(bytes/strを明確に分ける)

- 速度とメモリ:大規模ログ・巨大ディレクトリ列挙は遅くなりやすいので、ストリーミング処理やインデックス設計を意識

Go

- 単一バイナリ配布の強み:現場展開が楽だが、ビルド時点の依存関係・ビルドフラグを記録しないと再現性が崩れる

- 時刻・パスの取り扱い:標準ライブラリで扱えるが、OS差の吸収(特にWindowsパス)は設計で明示する

Rust

- メモリ安全の利点:バイナリ解析・パーサ実装に強いが、エコシステム更新が速いので依存固定が必須

- 成果物の説明:安全性・速度のメリットを、監査向けに“再現可能な形”で示す(バージョン固定、ビルド記録)

C / C++

- メモリ安全:高速だが、入力が壊れている(破損ログ、途切れファイル)前提のパースで脆弱性を作りやすい

- 移植性:コンパイラ差・文字コード・パス・ファイルI/Oの差で結果が揺れやすい。テストデータセットを固定して検証する

Java / Kotlin

- 実行環境依存:JRE/JDKバージョン差で挙動が変わる可能性があるため、実行環境の固定が重要

- 大規模処理:大きなログや大量ファイルでGC負荷が出ることがある。ストリーミング処理とメモリ設計が鍵

C#(.NET)

- Windows親和性:Windows端末調査では強いが、クロスプラットフォームに広げるとファイルシステム差の吸収が必要

- 時刻の落とし穴:DateTime/DateTimeOffsetの混在で解釈がズレやすい。タイムライン用途は特に注意

JavaScript / TypeScript(Node.js)

- 依存関係とサプライチェーン:npm依存が多くなりがちで、監査・再現性の説明が難しくなる。ロックファイル固定とレビューが必須

- バイナリ処理:Bufferで対応できるが、巨大データの扱いはメモリ設計が必要。ストリーム処理を基本にする

PHP / Ruby

- 運用環境のばらつき:サーバ上で動かすと、OS・拡張・ライブラリ差で結果が揺れやすい。解析用途は実行環境の固定が重要

- 速度:大量ファイル列挙や巨大ログ処理は工夫しないと時間がかかる。事前インデックスや分割処理が有効

Shell(bash/zsh)/ PowerShell

- 初動に強いが再現性に弱い:ワンライナーは便利だが、環境差・文字コード差・エラー処理不足で説明責任に弱い

- “手順書化”が必要:スクリプトにするなら、入力・出力・ログ・エラーハンドリング・ハッシュ計算まで含める

まとめ:言語選定より「証拠能力の設計」

どの言語でも、フォレンジック/監査で最後に効くのは、スピードや書きやすさだけではなく、完全性・再現性・説明責任です。もし「社内でツールを作るべきか」「どこまで自動化するべきか」「保全範囲をどう決めるべきか」で悩んでいるなら、一般論のテンプレだけで突っ走らず、案件の条件(端末数、暗号化、ログ保持、関係者、期限)に合わせて設計する必要があります。

株式会社情報工学研究所では、解析そのものだけでなく、保全手順・ツール選定・報告設計まで含めて、現場の負担が増えない形での進め方を一緒に検討できます。「まずは状況整理だけ」でも構いません。判断の“軟着陸”を早めに作っておくと、後工程が楽になります。

1. BitTorrentの履歴解析手法を導入し、過去に共有・削除されたファイルを効率的に特定できます。

2. フォレンジック調査とシステム障害対応のプロセスに組み込み、経営層への報告資料を迅速に整備します。

3. .go.jp/.lg.jpドメインの法令・政府方針に準拠した運用フレームワークを確立し、コンプライアンス遵守を徹底します。

BitTorrentネットワークの仕組みと履歴データの種類

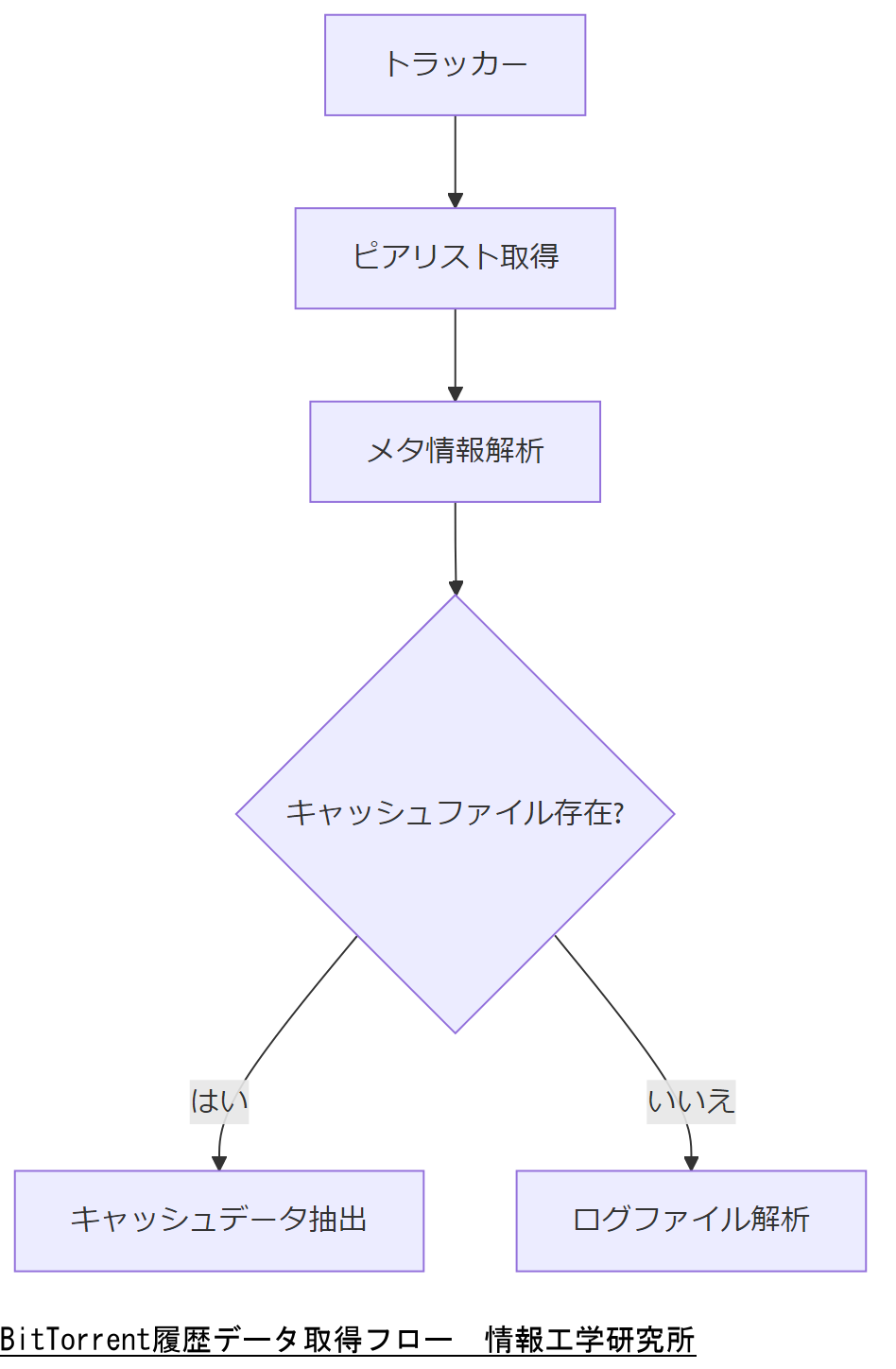

BitTorrentは分散型P2Pファイル共有プロトコルであり、大量のコンテンツ配信を効率的に行うためにネットワーク上の複数ピアがダウンロードとアップロードを同時に行います。本章では、トラッカーやピアリスト、スウォームといった基本用語の定義を整理し、BitTorrentクライアントが生成・保持する履歴データの種類(ログファイル、メタ情報、キャッシュファイルなど)を網羅的に解説します。さらに、各データが解析対象としてどのような情報を含むか、その取得方法と前提条件についても詳しく説明します。

技術的背景と重要用語

本節では、用語の誤用を避けるため、トラッカーが提供するピア一覧とスウォームの関係性、また、履歴解析でよく混同されるキャッシュファイルとメタ情報の違いについて具体例を挙げて解説します。これにより、ログ取得時の見落としや不正確なデータ解釈を防ぎ、安全な解析フローを確立できます。

技術担当者は、トラッカーとピアリストの違いを明確に理解し、履歴データの種類ごとに適切な取得・保全手順を実行することで、解析結果の信頼性を担保できます。

BitTorrentの基本用語やデータ種類を正確に把握しないと、解析結果の誤解や報告書の齟齬につながる可能性があるため、用語定義と取得手順を関係部署と共有してください。

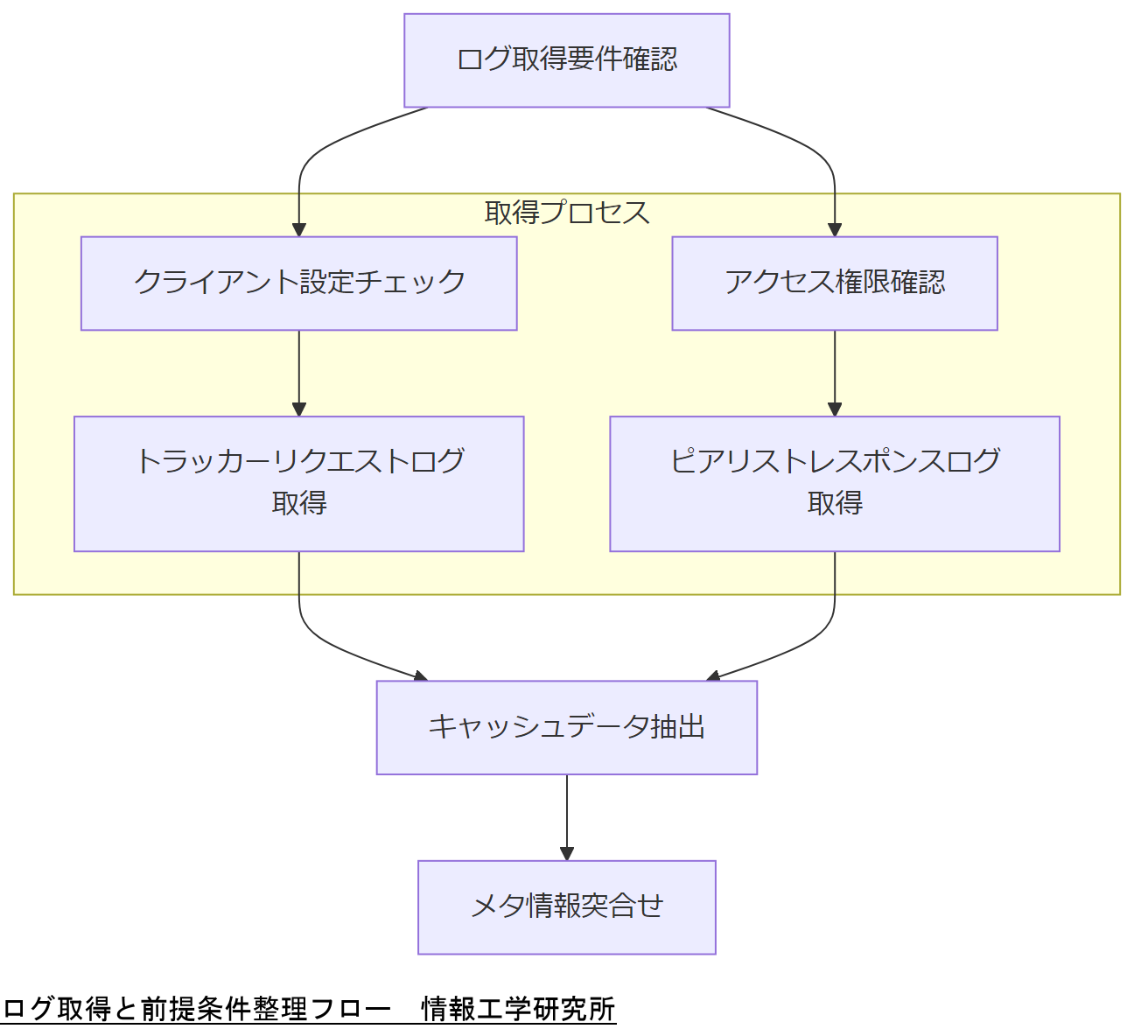

ログ取得方法と前提条件整理

BitTorrent履歴解析を始める前に、解析対象となるログの取得方法と環境の前提条件を正しく把握することが重要です。本節では、クライアント設定やアクセス権限など、解析実行前に確認すべき要件を整理し、安全かつ確実に必要データを収集する手順をご紹介します。

トラッカーとピアリストの理解

トラッカーとは、スウォーム(ファイル共有グループ)の参加ノード情報を管理するサーバーです。ピアリストはトラッカーから取得する、他のピアのIPアドレス一覧で、これを元にクライアントはファイルの断片を交換します。解析では、トラッカーへ送受信したリクエストログとレスポンスに含まれるピアリストを抽出することで、どのノードと通信していたかを特定できます。

キャッシュとメタ情報の違い

キャッシュとは、ダウンロード中のファイル断片が一時的に保存される領域で、解析時には既に取得済みだが未完成の断片を含みます。一方メタ情報は.torrentファイルやマグネットリンクから得られる、ファイル構造やハッシュ値などの静的情報です。両者を組み合わせることで、削除済みファイルを精度高く特定できる解析基盤が整います。

ログ取得前にクライアント設定や権限を確実に確認しないと、必要ログが欠落したり取得不可となり、解析結果の信頼性を損ないます。

ログ収集時の設定変更や権限付与には、関係部署への事前調整が不可欠です。特に運用チームと連携し、手順を文書化して共有してください。

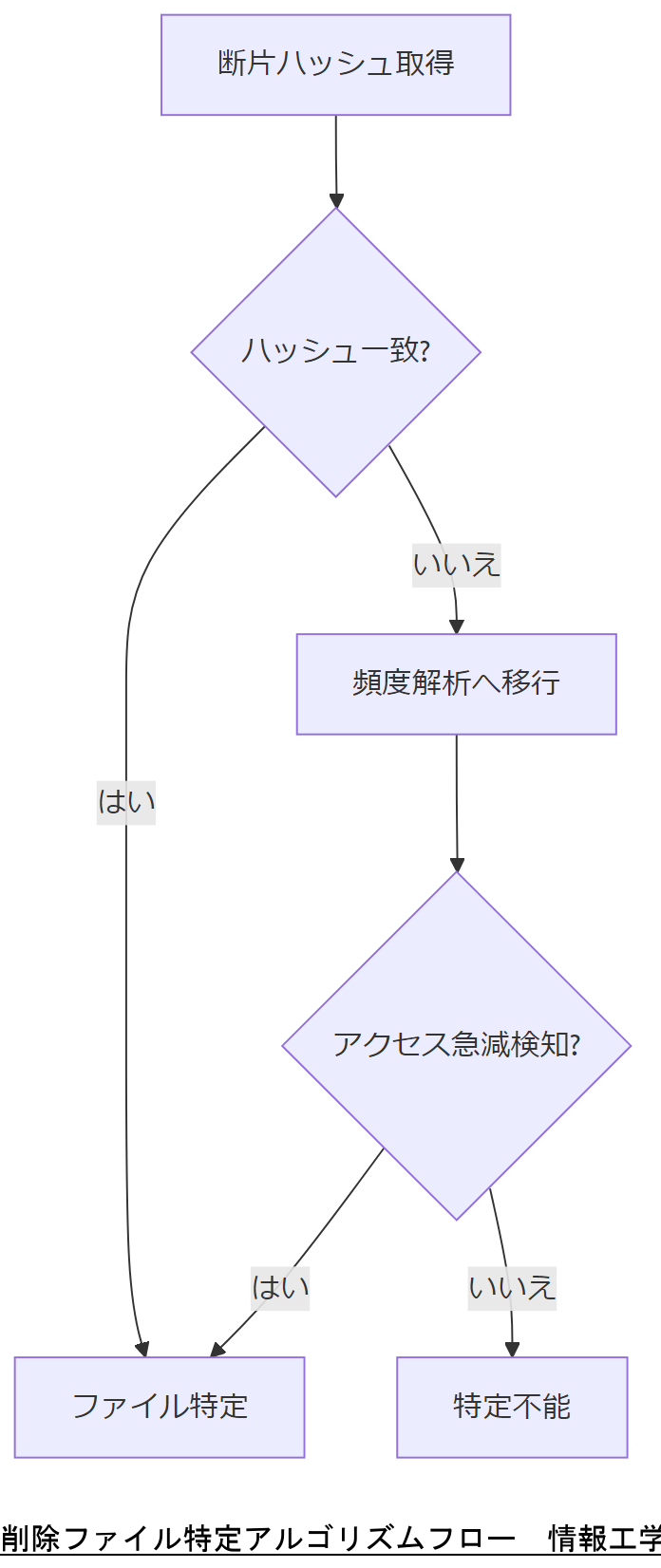

削除ファイル特定アルゴリズムの概要

本章では、BitTorrentの履歴データから削除済みファイルを特定する主要なアルゴリズムを解説します。ハッシュ値突合せによる厳密一致手法と、アクセス頻度分析による推定手法の両面から説明し、運用環境に適した選択基準を示します。

ハッシュ値突合せによる手法

ダウンロード・アップロード時に記録される断片ハッシュ値と、.torrentファイルに含まれるメタハッシュ値を比較し、一致するファイルを特定します。誤検出が少なく、法的証拠能力も高いのが特徴です。

アクセス頻度分析による推定手法

ピアリストへのアクセス回数や時系列ログを解析し、特定ファイルの断片取得イベントが急減・消失したタイミングを検出します。ログが不完全な場合やハッシュ不一致時にも一定の特定精度が期待できます。

アルゴリズム比較表| 手法 | 特徴 | メリット | デメリット |

|---|---|---|---|

| ハッシュ値突合せ | 断片ハッシュ比較 | 高精度・法的証拠能力 | ログが必要量未満だと不可 |

| アクセス頻度分析 | ログ時系列解析 | ログ不完全時も有効 | 推定精度がやや低い |

技術担当者は、環境のログ取得状況に応じて、厳密一致か推定手法かを使い分け、誤検出を最小化する運用ポリシーを策定してください。

アルゴリズム選定にはログ量・保存期間とのトレードオフがあります。運用・法務部門と調整し、使用手法を標準化してください。

実運用でのデータ収集手順とツール選定

本章では、実際の運用環境においてBitTorrent履歴解析に必要なデータを確実に収集する手順と、最適なツール選定のポイントを解説します。運用負荷を最小化しつつ、必要なログとメタ情報を効率的に蓄積する方法を具体的に示します。

データ収集手順

1. クライアント設定のバックアップ:解析対象端末のBitTorrentクライアント設定ファイルを保全します。

2. ログ抽出スクリプト実行:事前に用意したPythonまたはShellスクリプトでトラッカー通信ログとキャッシュファイルを指定フォルダへコピーします。

3. メタ情報保存:.torrentファイルやマグネットリンク情報を専用ディレクトリへ一元管理します。

4. 定期スケジュール登録:Cronやタスクスケジューラで自動実行を設定し、ログ欠落を防止します。

ツール選定のポイント

解析に使用するツールは、ログ形式対応、ハッシュ演算性能、導入・運用コストを総合的に評価します。オープンソースのコマンドラインツールと、自社開発スクリプトの組み合わせが最も柔軟性が高い傾向にあります。

ツール比較表| ツール名 | ログ形式対応 | ハッシュ演算性能 | 導入コスト |

|---|---|---|---|

| ツールA(オープンソース) | 標準テキストログ | 中~高 | 低 |

| ツールB(自社スクリプト) | カスタム形式対応 | 高 | 中 |

| ツールC(商用ライブラリ)【利用不可】 | 多形式対応 | 高 | 高 |

運用環境に合わせて、自動化スクリプトとオープンソースツールを組み合わせれば、低コストかつ確実に必要データを収集できます。

定期取得の自動化設定やスクリプト権限の付与には、運用チームおよびセキュリティ部門との調整が必要です。

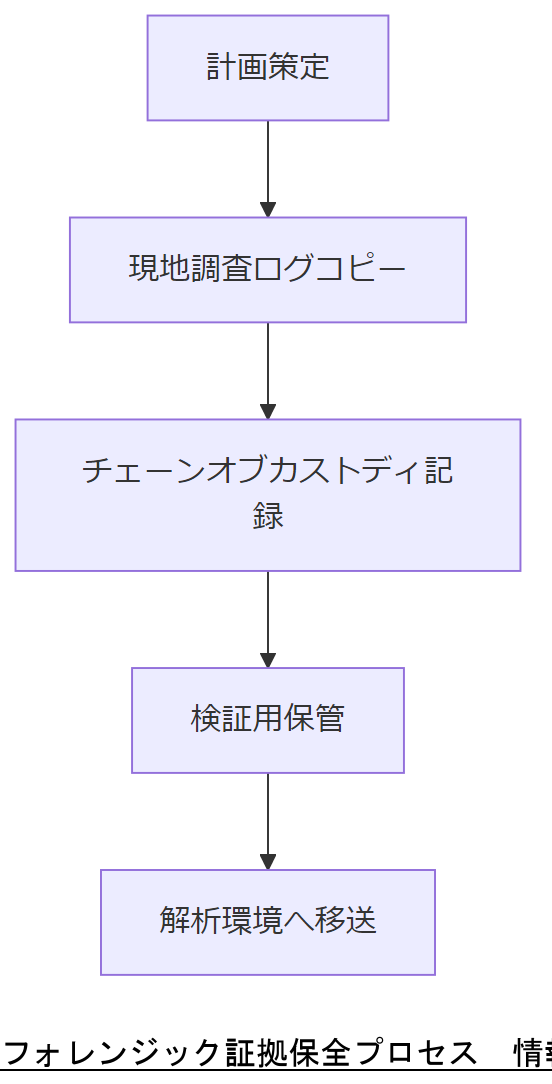

フォレンジック観点での証拠保全プロセス

BitTorrent履歴解析の結果を法的・社内調査で有効な証拠とするためには、証拠保全(チェーンオブカストディ)を厳密に管理する必要があります。本章では、証拠保全プロセスの各ステップと留意点を解説し、不備による証拠無効化を防止する方法をご紹介します。

証拠保全計画の策定

解析開始前に、対象ログやファイル断片の保全範囲・取得方法・責任者を明確化した計画書を作成します。計画書には収集日時、収集者、保管場所などを記載し、後続手続きで改ざん疑いを回避できるようにします。

現地調査とログコピー

解析対象端末に対し、読み取り専用モードでアクセスし、トラッカー通信ログやキャッシュファイルを外部媒体にコピーします。元データへの書き込みを一切行わないことが最重要です。

チェーンオブカストディ管理表| ステップ | 実施者 | 日時 | 保管場所 |

|---|---|---|---|

| 計画策定 | 解析責任者 | 2025年05月20日 | 社内記録サーバ |

| ログコピー | 調査担当者 | 2025年05月21日 | 専用外部ドライブ |

| 保管・検証 | 管理者 | 2025年05月22日 | 証拠保全室 |

証拠保全計画を厳守し、各ステップで記録を残すことで、解析結果の信頼性・証拠能力を確保できます。

証拠保全手順の詳細を法務部門と共有し、手順書に基づく運用を全員に徹底してください。

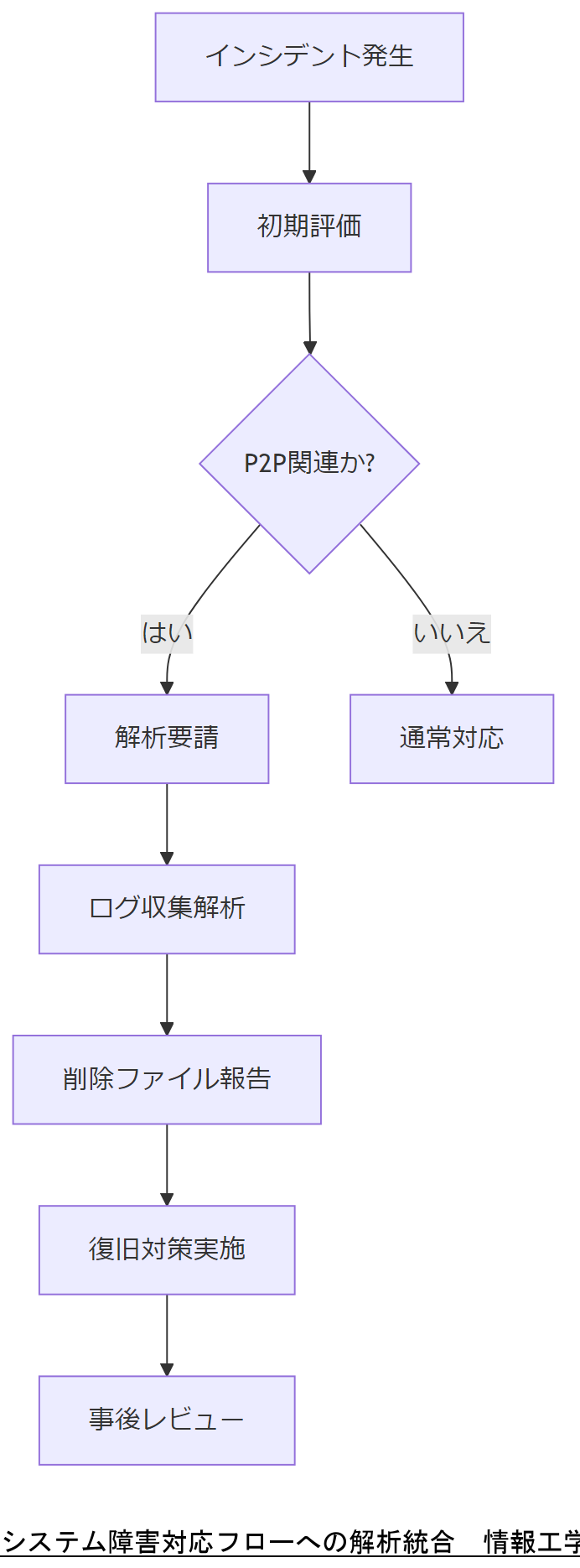

システム障害対応フローへの統合方法

BitTorrent履歴解析の手順を、既存のシステム障害対応フロー(インシデントレスポンス)へ組み込むことで、障害発生時に迅速かつ確実に削除ファイル特定プロセスを開始できます。本章では、各フェーズへの連携ポイントと実行責任を明確化した統合方法を解説します。

インシデント発生から初動対応までの連携

障害発生通知を受けた後、CSIRT(Computer Security Incident Response Team)や運用担当が初動対応を開始します。初期評価フェーズで「P2Pネットワーク関連の疑い」が判明した場合、即座に履歴解析チームへエスカレーションし、BitTorrent解析要請を発出します。

解析結果のフィードバックと復旧作業

解析チームは、既定のログ取得・解析手順を実行し、削除ファイルの特定結果を障害対応チームへ報告します。その情報を元に、原因ファイルの隔離・サーバ設定変更などの対策を速やかに実施し、サービスの正常化を図ります。

障害対応フェーズと解析連携一覧| フェーズ | 担当チーム | 連携内容 |

|---|---|---|

| 検知・通知 | 運用監視チーム | P2P関連アラート判別 |

| 初期評価 | CSIRT | 解析要請判断 |

| 解析実行 | 解析チーム | ログ収集・削除ファイル特定 |

| 復旧・対策 | 運用チーム | 隔離・設定変更 |

| レビュー | 全関係者 | プロセス改善検討 |

障害対応フローにBitTorrent履歴解析を組み込むタイミングを明確化し、エスカレーション基準を定義することで、初動の遅れを防止できます。

障害対応手順書にBitTorrent解析フェーズを追記し、監視チームやCSIRTとの連携フローをドキュメント化してください。

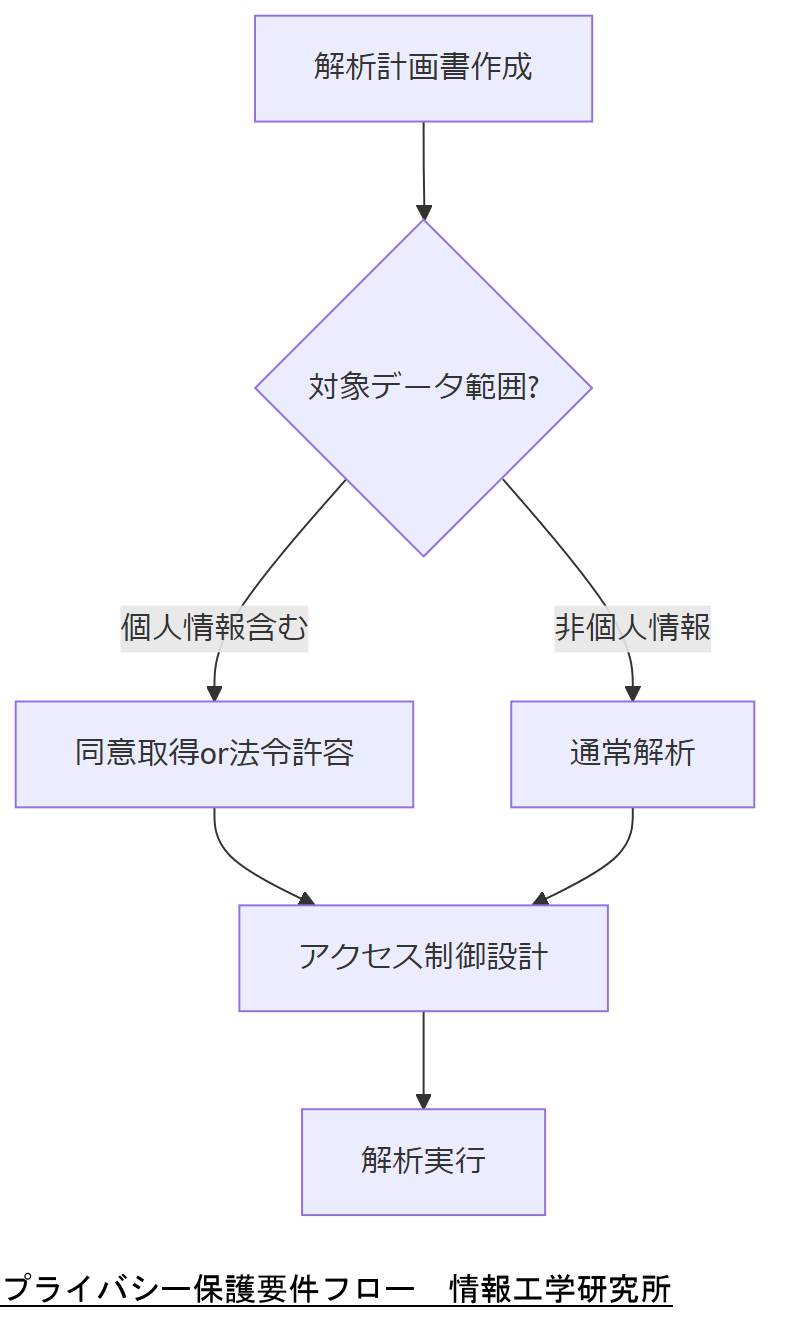

法令・政府方針によるプライバシー保護要件

BitTorrent履歴解析には、個人情報や通信履歴の取扱いに関し、各国の法令・政府方針を遵守した運用が不可欠です。本章では、日本の個人情報保護法、EUのGDPR、米国の電子通信プライバシー法(ECPA)など主要三法令のポイントを整理し、解析業務への適用要件を明示します。

日本:個人情報保護法(PIPA)

日本の改正個人情報保護法は、個人情報の取得・利用・提供に厳格な制限を課しています。通信履歴を含む個人識別情報の解析は「要配慮個人情報」に該当する可能性が高く、解析計画書で利用目的を明確化し、本人同意または法令許容事由を確実に取得する必要があります。

EU:一般データ保護規則(GDPR) & 米国:ECPA

GDPRはEU域内の居住者データに適用され、データ主体の権利尊重と厳格なセキュリティ対策を義務付けます。米国のECPAは通信内容保護を規定し、許可なく電子通信を傍受・解析することを原則禁止しています。いずれも法令遵守のため、適切な契約条項設計とアクセス制御が必須です。

法令ごとの対象範囲・同意要件を整理し、解析フローに適切な同意取得・管理手順を組み込むことで、法的リスクを低減できます。

プライバシー保護要件は法令毎に異なるため、法務部門と連携の上、解析計画書に適用法令と同意取得手順を明確に記載してください。

出典:EU欧州委員会『一般データ保護規則(GDPR)』2016年

出典:米国連邦政府『Electronic Communications Privacy Act(ECPA)』1986年

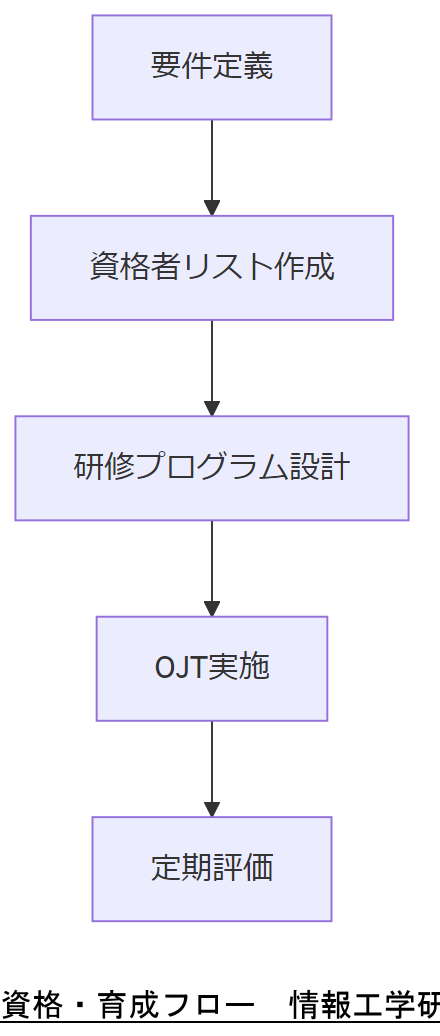

該当資格・人材育成と人材募集

BitTorrent履歴解析を担う人材には、フォレンジック技術やプライバシー保護に関する専門知識が求められます。本章では、情報処理安全確保支援士など公的資格の意義と、社内研修・募集要件のポイントを解説します。

資格制度概要

IPAの情報処理安全確保支援士制度は、システムセキュリティやフォレンジックの実務知識を認定する国家資格です。取得者は法令・ガイドラインに基づく調査や監査業務に従事でき、社内での信頼性向上にも寄与します。

人材育成・募集のポイント

研修プログラムでは、解析ツール操作演習と法令遵守演習を組み合わせます。募集要件にはフォレンジック実務経験と国家資格保有を推奨し、社内キャリアパスを明示することで応募者のモチベーションを高めます。

公的資格保有者を中核に据え、OJTと定期研修を組み合わせた育成計画を策定することで、人材リスクを軽減できます。

フォレンジック人材の募集・育成には、要件定義と研修予算確保が必要です。人事部門と連携し、計画を策定してください。

出典:IPA『情報処理安全確保支援士制度』2025年

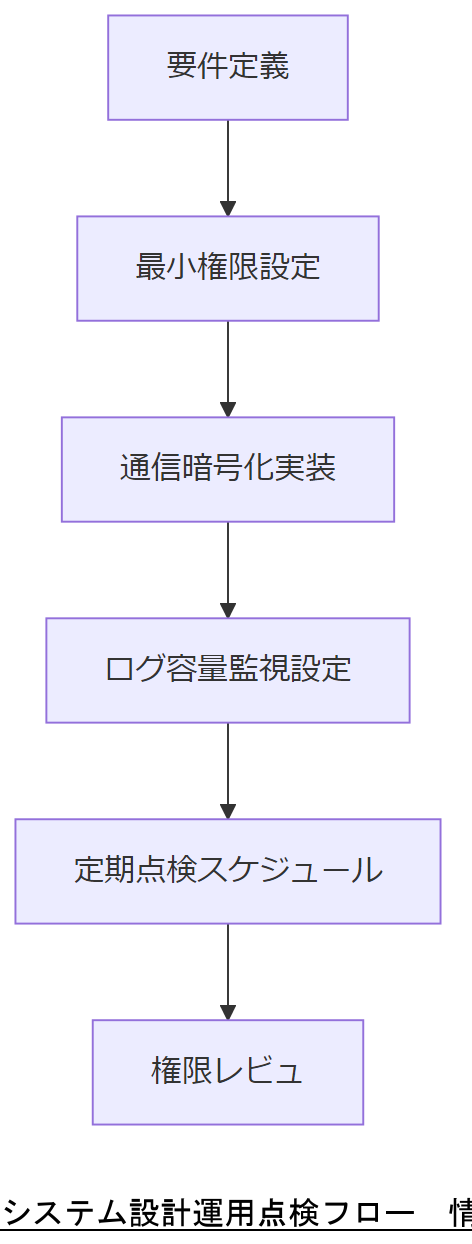

出典:IPA『情報処理安全確保支援士制度』2025年 システム設計・運用・定期点検のベストプラクティス

BitTorrent解析基盤を安定稼働させ、長期的に信頼性を維持するためには、堅牢なシステム設計と適切な運用、定期的な点検が欠かせません。本章では、セキュリティ強化を踏まえた設計原則から運用手順、点検項目まで一連のベストプラクティスを紹介します。

堅牢なシステム設計原則

システム設計では、最小権限の原則(必要最低限の権限のみを付与)と、分割統治(収集サーバと解析サーバの役割分離)を徹底します。ネットワークセグメントの分離や、TLS/SSHによる通信暗号化も必須です。

運用手順と定期点検項目

運用では、ログディスク容量監視やジョブ実行結果の自動通知を実装し、異常発生時に通知される仕組みを整えます。定期点検では、ログ取得漏れの有無、ハッシュ演算の精度検証、アクセス権限の適正化を半年ごとにレビューします。

ベストプラクティス一覧表| 項目 | 内容 | 頻度 |

|---|---|---|

| 最小権限設定 | ユーザ/サービスごとにアクセス権限を制限 | 設計時 |

| 通信暗号化 | TLS/SSH暗号化通信を強制 | 設計・運用 |

| ログ容量監視 | ディスク使用率アラート設定 | 常時監視 |

| 権限レビュ | アカウント権限の適正化確認 | 半年ごと |

定期点検項目を運用カレンダーに組み込み、担当者を明確化することで、長期にわたりセキュリティレベルと可用性を維持できます。

設計・運用・点検の各フェーズで責任者を定め、レビュー結果を報告書にまとめて関係部署と共有してください。

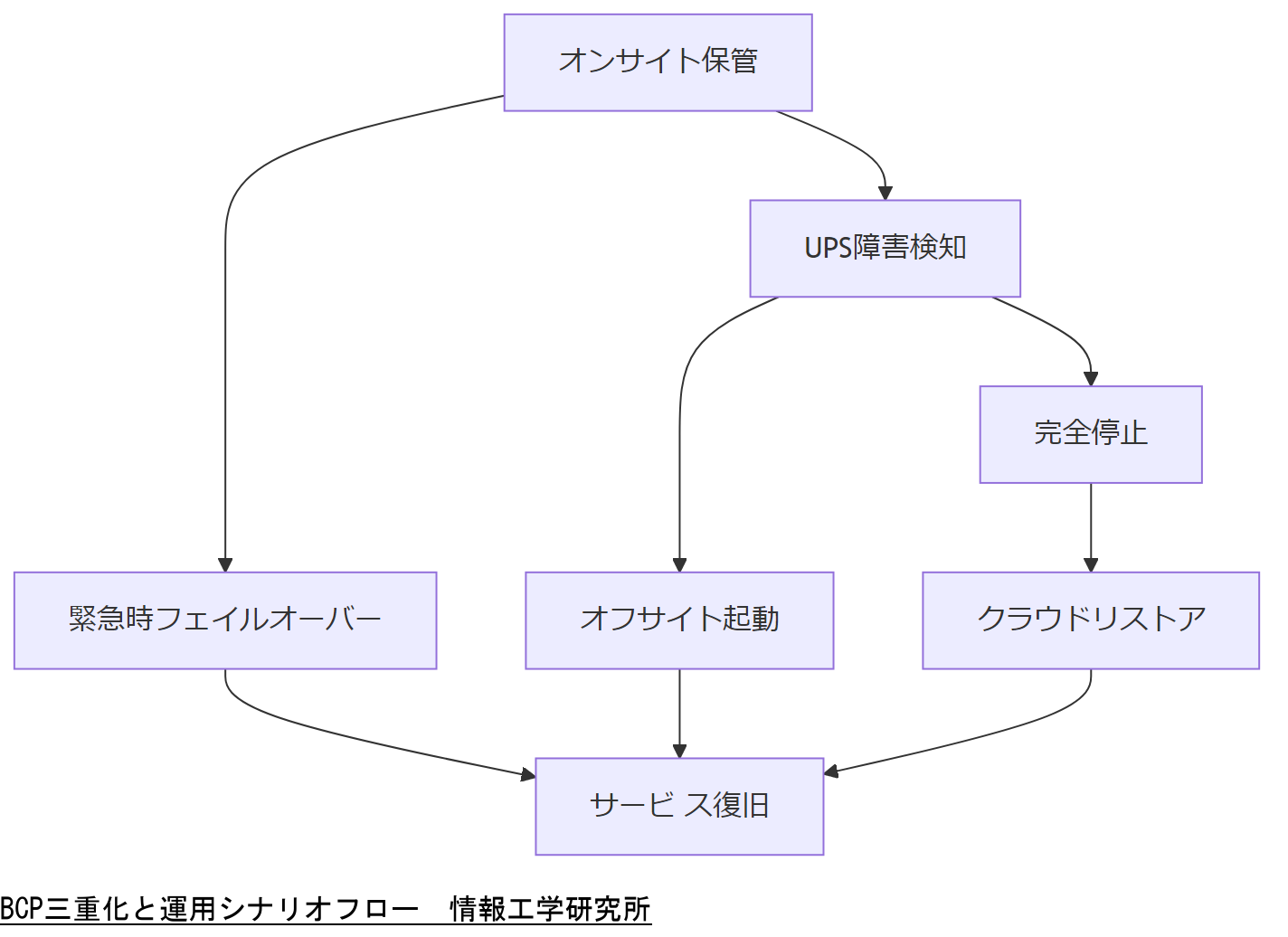

BCPにおける履歴データ三重化と運用シナリオ

事業継続計画(BCP)では、重要データの可用性確保のために履歴データを三重化して保管し、緊急時・無電化時・システム停止時の各フェーズで異なる運用パターンを想定することが求められます。本章では、三重化の方式とそれぞれの運用シナリオを詳述し、10万人以上のユーザーを抱える場合のさらなる細分化ポイントを解説します。

三重化ストレージ設計

三重化は、①オンサイト(社内データセンター)、②オフサイト(遠隔拠点)、③クラウドの三つの異なる保管場所を用います。各保管先で世代管理を実施し、障害発生時には最も新しい無障害データに迅速にフェイルオーバーできる構成とします。

三段階運用シナリオ

1.緊急時:部分的な障害発生時はオンサイトからの復旧を優先。

2.無電化時:オンサイトバックアップが利用不可の場合、オフサイトのUPS/発電機駆動サーバを起動しデータ抽出。

3.システム停止時:完全なシステム障害発生時はクラウド保管データからのリストアを実施します。

| シナリオ | 使用ストレージ | 復旧手順 | 目標復旧時間(RTO) |

|---|---|---|---|

| 緊急時 | オンサイト | 自動フェイルオーバー | 30分以内 |

| 無電化時 | オフサイト | UPS起動後手動切替 | 2時間以内 |

| システム停止時 | クラウド | クラウドからリストア | 6時間以内 |

各シナリオのRTO(復旧目標時間)を明確化し、定期訓練で手順を検証することで、緊急時対応力を向上できます。

BCP計画書に三重化構成と各シナリオの手順・責任者を記載し、関係部署間で共有してください。

外部専門家へのエスカレーションとお問い合わせ

BitTorrent履歴解析の補完的な支援が必要な場合は、情報工学研究所へのお問い合わせが最適です。本章では、エスカレーションの手順と社内問い合わせフローを明確にし、解析プロジェクトを円滑に進めるためのポイントを解説します。

情報工学研究所へのエスカレーション

解析チームは、初動対応やフォローアップで技術的に解決困難と判断した場合、社内エスカレーションガイドに基づき、情報工学研究所のお問い合わせフォームへ連絡します。お問い合わせフォームでは、案件概要、対象環境、解析ログ概要を記載いただくとスムーズに対応が開始できます。

お問い合わせフォーム利用方法

お問い合わせフォームは、弊社ウェブサイトのメニューからアクセス可能です。必要事項を入力後、送信ボタンを押すと、自動で受付番号が発行され、担当者より2営業日以内にご連絡いたします。

お問い合わせチャネル一覧表| チャネル | 内容 |

|---|---|

| ウェブフォーム | 解析依頼概要とログ情報を入力 |

| 受付番号発行 | 自動返信メールで通知 |

| 担当者アサイン | 2営業日以内に回答 |

問い合わせフォーム利用時には、解析対象の環境情報とログ取得状況を事前に整理し、誤記載のないよう注意してください。

情報工学研究所への連絡時の必要情報(案件概要、環境情報、ログ取得状況)を関係者で共有し、迅速な対応を促進してください。

はじめに

P2P共有ネットワークの重要性と解析の目的 P2P(ピアツーピア)共有ネットワークは、データの効率的な配信と共有を可能にする技術であり、特にBitTorrentプロトコルは広く利用されています。この技術は、ユーザーが直接ファイルを交換することで、サーバーに依存せずにデータを迅速に配信することができるため、非常に魅力的です。しかし、P2Pネットワークの利用にはリスクも伴い、特に削除されたファイルの追跡や解析が求められる場面が増えてきています。企業にとって、過去のデータを復元することは、業務の継続性や法的遵守の観点から重要です。この記事では、BitTorrent履歴から削除ファイルを特定する方法について詳しく解説し、データ復旧の可能性とその意義を探ります。これにより、企業が持つデータの価値を最大限に引き出し、より安全な情報管理を実現する手助けを目指します。

BitTorrentの基本概念と機能の理解

BitTorrentは、P2P(ピアツーピア)ファイル共有のためのプロトコルであり、効率的なデータ転送を実現します。この技術では、ファイルを小さな部分に分割し、ユーザー同士が直接その部分を交換することで、全体のデータを迅速に取得できます。これにより、特定のサーバーに依存せず、ネットワークの帯域幅を最大限に活用することが可能です。 BitTorrentの主な機能は、トラッカーと呼ばれるサーバーを介して接続することで、ファイルの配布を管理することです。トラッカーは、どのユーザーがどのファイルのどの部分を持っているかを把握し、必要なデータを効率的に取得できるようにします。また、各ユーザーはダウンロードと同時にアップロードも行うため、ネットワーク全体のパフォーマンスが向上します。この仕組みは、特に大容量のファイルや多くのユーザーが同時にアクセスする場合に有効です。 しかし、BitTorrentを利用する際には注意が必要です。削除されたファイルや不正なデータの扱いが問題となることがあります。特に企業の環境では、法的な観点からもデータ管理が重要であり、過去に共有されたファイルの追跡や復元が求められることがあるため、BitTorrentの機能を理解し、適切に活用することが重要です。これにより、安全かつ効率的なデータ管理が実現できるでしょう。

削除ファイルの特定方法とその意義

削除ファイルの特定は、企業にとって非常に重要なプロセスです。特に、法的な遵守やデータの保全が求められる環境において、過去に共有されたファイルを追跡することは、業務の継続性を確保するために欠かせません。BitTorrentを通じて共有されたファイルは、ユーザーのデバイスに一時的に保存されている場合がありますが、削除されたファイルの復元は技術的な知識を必要とします。 まず、削除されたファイルを特定するためには、BitTorrentクライアントのログや履歴を確認することが基本です。これにより、過去にダウンロードしたファイルの情報を取得できます。特に、トラッカー情報やピア情報は、ファイルの所在を特定する手助けとなります。また、ファイルのハッシュ値を利用することで、特定のファイルがどのユーザーによって共有されていたのかを把握することが可能です。 さらに、削除されたファイルの復元には、データ復旧ソフトウェアの利用が考えられます。これにより、物理的に削除されたデータをスキャンし、復元することができます。ただし、データが上書きされている場合は、復元が難しくなるため、迅速な対応が求められます。このように、削除ファイルの特定は、システムの健全性を保つための重要な手段であり、企業のデータ管理戦略においても欠かせない要素となっています。

解析手法の詳細と実際のデータ活用

削除ファイルの特定においては、解析手法が重要な役割を果たします。特に、BitTorrentネットワークからのデータ解析は、さまざまな技術を駆使することで、より効果的に行うことができます。まずは、データログの解析から始めることが一般的です。BitTorrentクライアントのログには、過去にダウンロードしたファイルや接続したトラッカーの情報が記録されています。この情報をもとに、削除されたファイルの痕跡を辿ることができます。 次に、ファイルのハッシュ値を利用した解析が挙げられます。ハッシュ値は、特定のファイルを一意に識別するためのデジタル署名のようなもので、同じファイルであれば常に同じハッシュ値を持っています。これを用いることで、過去に共有されたファイルがどのユーザーによってどのように扱われていたのかを明確にすることができます。 さらに、データ復旧ソフトウェアの活用も有効です。これらのソフトウェアは、物理的に削除されたデータをスキャンし、復元する機能を持っています。特に、削除から時間が経過していない場合や、データが上書きされていない場合には、高い復元率を誇ります。これにより、企業は重要な情報を取り戻し、業務の継続性を確保することが可能となります。 最後に、解析結果を実際のデータ活用に結びつけることが重要です。得られた情報をもとに、過去のデータ利用状況を分析し、今後のデータ管理や共有の方針を見直すことができます。これにより、企業はより安全で効率的な情報管理を実現し、リスクを軽減することができるでしょう。

ケーススタディ:実際のBitTorrent履歴の分析

ケーススタディとして、実際のBitTorrent履歴の分析を通じて削除ファイルの特定方法を具体的に見ていきましょう。ある企業では、過去に重要なプロジェクトに関連するファイルがBitTorrentを介して共有されていました。しかし、プロジェクトの終了後、そのファイルが削除され、再度アクセスする必要が生じました。このような状況での対応は、データ管理において非常に重要です。 まず、企業はBitTorrentクライアントのログを確認しました。ログには、過去にダウンロードしたファイルの詳細や接続したトラッカーの情報が記録されており、これを基に削除されたファイルの痕跡を探ります。特に、トラッカー情報は、ファイルの共有状況を把握する上で重要です。次に、ファイルのハッシュ値を確認し、過去にどのユーザーがそのファイルを保持していたのかを特定しました。この情報をもとに、関連するユーザーに連絡を取り、ファイルの復元を試みることができました。 また、データ復旧ソフトウェアを利用し、削除されたファイルの復元を行いました。初期のスキャンでは、物理的に削除されたデータが発見され、復元が可能であることが確認されました。このように、削除ファイルの特定には、ログの解析、ハッシュ値の利用、データ復旧ソフトウェアの活用が効果的であることが示されました。企業は、これらの手法を駆使することで、重要なデータを取り戻し、業務の継続性を確保することができました。このケーススタディは、BitTorrent履歴の分析がどのように実践的に行われるかを示す良い例となります。

解析結果の解釈と今後の展望

解析結果を受けて、企業は今後のデータ管理戦略を見直す必要があります。削除ファイルの特定や復元が成功した場合、その結果をどのように活用するかが重要です。まず、過去のデータ利用状況を分析し、どのようなファイルが重要視されていたのかを把握することで、今後のデータ共有や保管の方針を改善できます。これにより、必要な情報が迅速にアクセスできる環境を整え、業務の効率化を図ることが可能になります。 また、BitTorrentの利用に伴うリスクを軽減するために、データ管理のルールやガイドラインを策定することも重要です。例えば、特定のファイルの共有を禁止する、または重要なデータについては専用の管理システムを導入するなどの対策を講じることが考えられます。これにより、将来的なデータの損失や不正利用を防ぐことができ、企業の情報セキュリティを強化することにつながります。 さらに、技術の進化に伴い、データ復旧の手法も進化しています。新しいツールやソフトウェアの導入を検討することで、より効果的なデータ管理が実現できるでしょう。これにより、企業は変化する環境に柔軟に対応し、情報資産を最大限に活用することが期待されます。今後の展望として、データの価値を理解し、適切に管理することが企業の競争力を高める鍵となるでしょう。

P2Pネットワーク解析の重要な知見

P2Pネットワーク解析における削除ファイルの特定は、企業のデータ管理戦略において欠かせない要素です。BitTorrentを利用することで、効率的にデータを共有することができる一方で、削除されたファイルの追跡や復元が求められるケースも増えています。この記事で紹介したように、クライアントのログ解析やファイルのハッシュ値を活用することで、過去のデータを特定し、復元する手法が明らかになりました。これにより、企業は重要な情報を取り戻し、業務の継続性を確保することが可能となります。また、データ管理のルールやガイドラインを策定することで、将来的なリスクを軽減し、情報セキュリティを強化することが期待されます。今後の技術進化に合わせて、データ管理手法を見直し、企業の競争力を高めるために、適切な情報管理が求められるでしょう。

あなたのデータ解析スキルを次のレベルへ!

データ管理の重要性が高まる中、P2Pネットワークの解析技術を習得することは、企業にとって大きなメリットとなります。あなたのデータ解析スキルを次のレベルへ引き上げるために、今こそ行動を起こしましょう。まずは、BitTorrentの仕組みや削除ファイルの特定方法について学び、実際のデータ管理に役立てることが大切です。 また、データ復旧に関する最新のツールや技術を取り入れることで、業務の効率化やリスク管理が可能になります。定期的な研修やセミナーへの参加も効果的です。これにより、知識を深めるだけでなく、同じ目標を持つ仲間とのネットワークを築くことができるでしょう。 さらに、企業内での情報共有やデータ管理のルールを見直すことも重要です。効果的なガイドラインを策定し、全社員が遵守することで、データの安全性と効率性が向上します。あなたのスキルを活かし、企業のデータ管理を強化する一歩を踏み出してみませんか?

P2P共有における法的および倫理的注意事項

P2P共有ネットワークを利用する際には、法的および倫理的な注意事項が重要です。まず、著作権法に関連するリスクが挙げられます。BitTorrentを通じて共有されるファイルには、著作権で保護されたコンテンツが含まれることが多く、無断でのダウンロードや共有は法的な問題を引き起こす可能性があります。企業は、従業員が適切なコンテンツを利用するように教育し、法令遵守を徹底する必要があります。 また、個人情報や機密情報の取り扱いにも注意が必要です。P2Pネットワークでは、ユーザー同士が直接接続するため、意図しない情報漏洩が発生するリスクがあります。特に、企業の機密情報が含まれるファイルを共有する場合、適切なセキュリティ対策を講じることが求められます。暗号化技術の活用や、アクセス制限を設けることで、情報の保護を強化することができます。 さらに、P2Pネットワークの利用は、悪意のあるソフトウェアやウイルスのリスクも伴います。信頼性の低いソースからのファイルをダウンロードすることは、システムの安全性を脅かす可能性があるため、慎重な判断が必要です。企業は、信頼できるソフトウェアやサービスを利用し、セキュリティソフトウェアを常に最新の状態に保つことが重要です。 これらの法的および倫理的注意事項を理解し、適切な対策を講じることで、P2P共有ネットワークの利用を安全かつ効果的に行うことが可能になります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。