同期エラー発生時に、ファイルのバージョン履歴やジャーナルログを自動収集・可視化し、原因特定から最短復旧までのフローを標準化します。

三重バックアップと3段階(緊急時・無電化時・システム停止時)のBCP運用モデルを設計・運用し、ユーザー規模に応じた事業継続性を担保します。

関連法令・政府方針および税制優遇・補助金情報を網羅的に整理し、コンプライアンス順守と投資コスト最適化を同時に実現します。

【コンプライアンス引用元】

- 内閣府『事業継続ガイドライン』

- IPA(情報処理推進機構)『フォレンジック統合ガイドライン』

- デジタル庁『クラウドサービス提供に関するガイドライン』

- 経済産業省『情報システムの安全管理に関するガイドライン』

- 外務省『GDPRに関する解説』

- 財務省『令和7年度税制改正大綱』

- 内閣府『防災・減災・国土強靱化のための基本指針』

- 総務省『テレワークセキュリティガイドライン』

- IPA(情報処理推進機構)『サイバー脅威インテリジェンスマニュアル』

- IPA(情報処理推進機構)『情報化推進のためのサービス基準リスト』

- 警察庁『ランサムウェア対策に関する注意喚起』

- デジタル庁『クラウド利用に関するベストプラクティス』第3.6節

- 財務省『BEPSを踏まえた法人課税の在り方に関する研究会報告書』

- 経済産業省『ITガバナンスガイドライン』

同期エラー概論

この章では、クラウドストレージの「同期エラー」が発生するメカニズムと代表的な事例を解説します。同期型ファイル共有サービスは、複数拠点や複数端末間でファイルをリアルタイムに統一する利便性がある一方、ネットワーク遅延や競合更新などに起因する不整合状態(同期エラー)を引き起こすリスクがあります。システム障害として放置すると、業務ファイルの欠落や上書き、最悪の場合は事業停止に直結するため、技術担当者はまず「エラー発生の仕組み」を正しく理解する必要があります。

同期型ストレージの基本仕組み

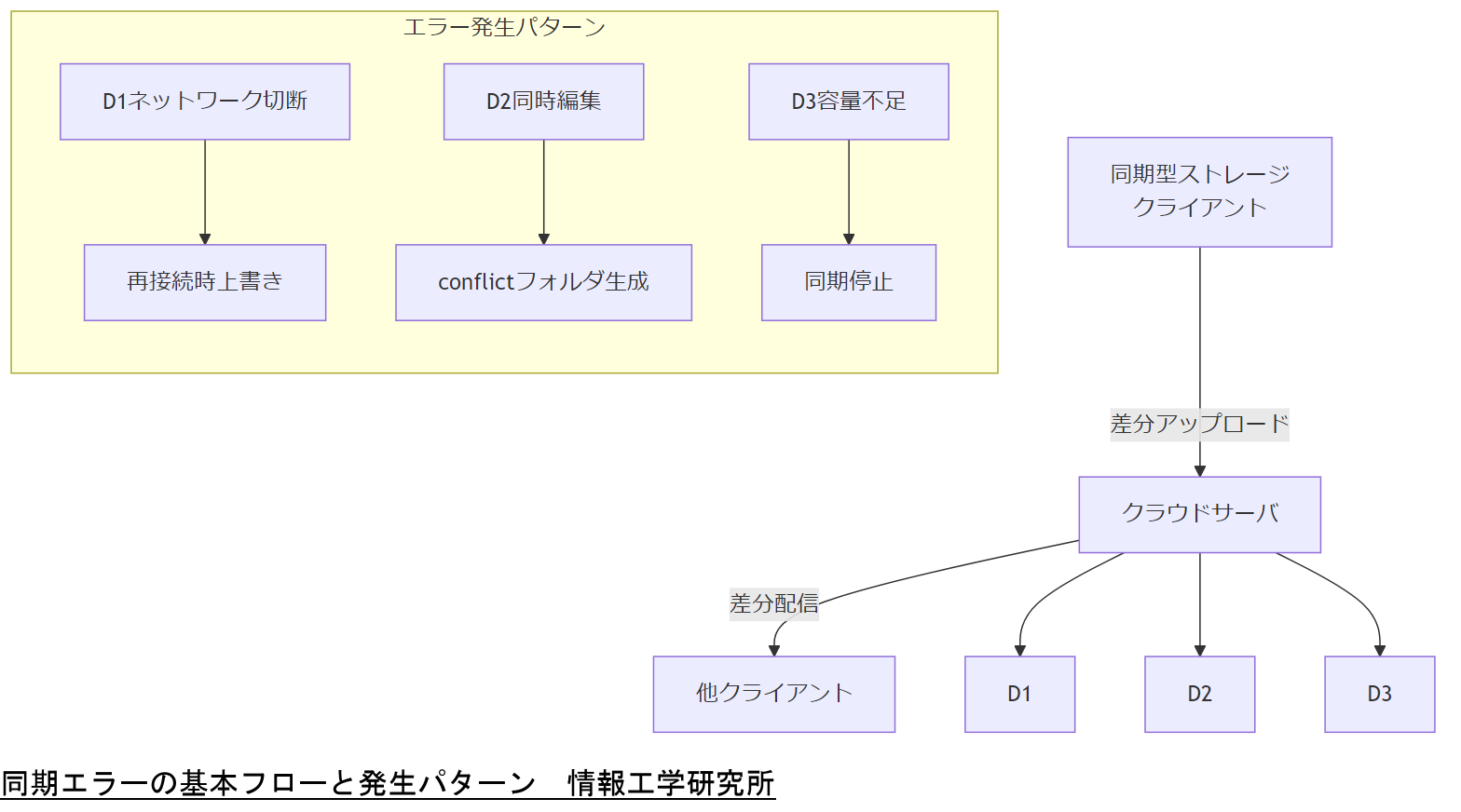

同期型ストレージは、各クライアントがファイル変更を検知し、クラウドやサーバへ差分をアップロードするとともに、他端末へ配信する仕組みです。差分同期を効率化するため、ファイルのハッシュやタイムスタンプによる変更検知が用いられますが、同時多発的な更新やネットワーク遮断により「バージョン競合」が発生する場合があります。

代表的な同期エラー事例と影響

- ネットワーク切断中にファイル更新→再接続時に最新状態が上書きされ、過去版が消失するケース

- 複数ユーザーが同一ファイルをほぼ同時に編集→クラウド側で解決できずにローカルに「conflict」フォルダを生成

- ストレージ容量不足によるアップロード失敗→同期処理が停止し、以降の更新が滞留

これらのエラーは、障害検知と初期対応が遅れるほど、復旧に要する時間とコストが増大します。実際に、内閣府「事業継続ガイドライン」では、システム停止が業務に及ぼす影響度を小規模~大規模の五段階で分類し、遅延リスクを軽減するBCP整備を推奨しています【出典:内閣府『事業継続ガイドライン』2020年】。

同期エラーの仕組みは「差分検知→アップロード→配信」の三段階に分かれます。原因を混同しないよう、まずはネットワーク・編集競合・容量といった切り分け軸をご説明ください。

同期エラー対応の初動では、まずログ確認と影響範囲の特定に注力します。技術担当者は「いつ」「どのファイルで」「誰が編集したか」を瞬時に把握できるよう、ログの取得・可視化手順を整備してください。

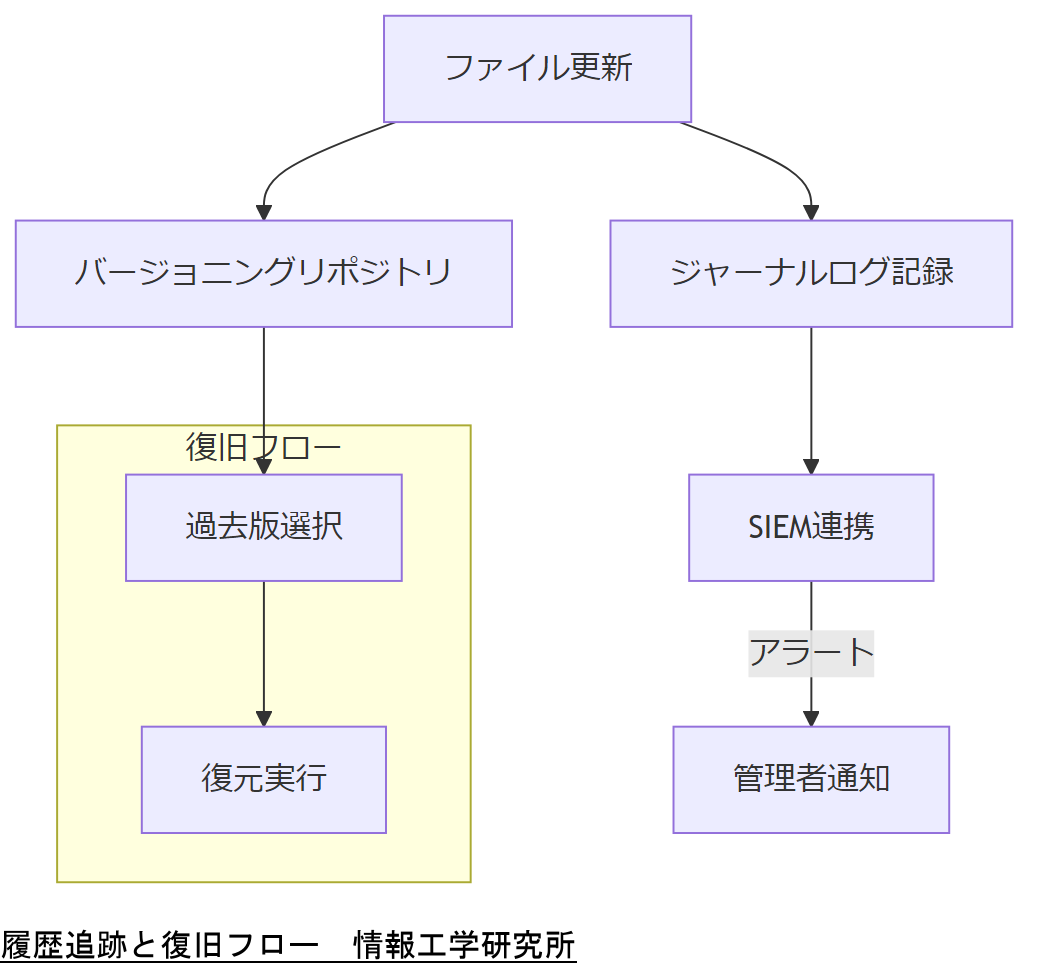

履歴追跡テクノロジー

本章では、同期エラー発生時に欠かせない「履歴追跡」の仕組みと代表的技術を解説します。ファイルのバージョニングやジャーナルログを活用して、いつ・誰が・どのような操作を行ったかを時系列で把握することで、エラー原因の特定と復旧作業を大幅に効率化できます。

バージョニング機能の活用

バージョニングとは、ファイルの各変更をリビジョンとして保存する機能です。これにより過去の版に容易にロールバックでき、誤って上書きされた場合でも安全に復旧可能です。クラウドサービス側が提供するほか、オープンソースのリポジトリシステムを組み合わせる方法もあります。

ジャーナルログによる詳細追跡

ジャーナルログは、ファイルシステムレベルで発生した全操作イベントを記録する仕組みです。変更前後のハッシュ値やタイムスタンプ、アクセス元IPなどを含むため、フォレンジック解析にも最適です。ログ保全のためには書込専用領域への転送と定期的なバックアップが推奨されます。

攻撃検知との連携

同期エラーの背後にマルウェアや不正アクセスがある場合、フォレンジックと連動して異常パターンを検出できます。IPA『フォレンジック統合ガイドライン』では、履歴データをSIEM(Security Information and Event Management)へ連携し、自動アラート生成を行う手法が示されています。

バージョニングとジャーナルログは別モジュールですが、連携することで初動対応の精度が向上します。管理画面でどちらが先行してエラーを検知するかをご説明ください。

技術担当者はまずバージョニング設定とログ転送先を確実に構築し、SIEMへの連携テストを実施してください。運用失敗を防ぐため、手順書とアクセス権限管理も忘れずに整備します。

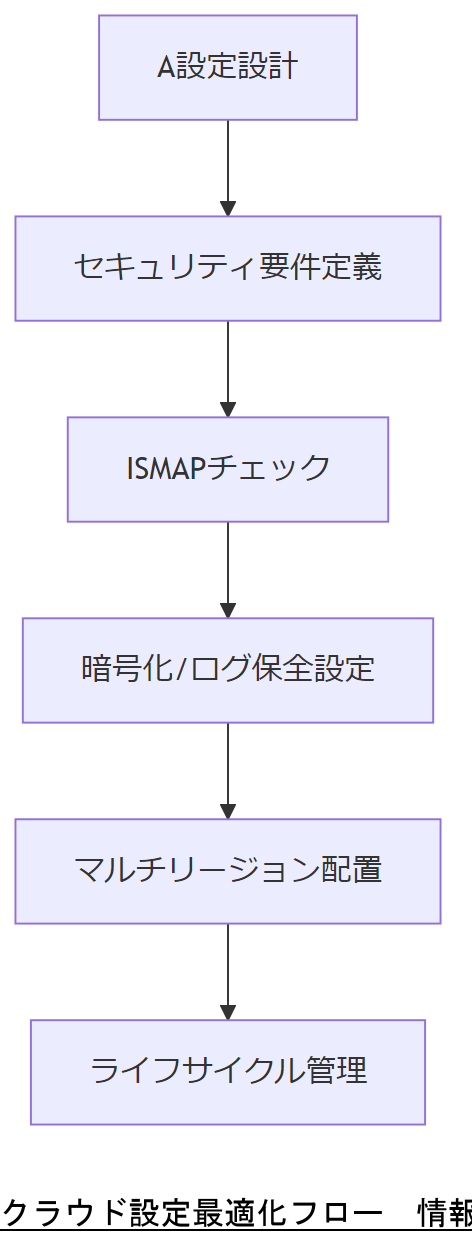

クラウド設定最適化

本章では、クラウドサービスを安全かつ効率的に利用するための設定最適化手法を解説します。政府が定める「クラウド・バイ・デフォルト原則」やISMAP準拠の要件を満たしつつ、コストと可用性を両立させるポイントを具体的に紹介します。

クラウド・バイ・デフォルト原則とは

クラウド・バイ・デフォルト原則とは、政府機関情報システムにおいてクラウドサービスを第一候補とする運用方針です。デジタル庁ガイドラインでは、セキュリティ要件や可用性契約(SLA)を明確化し、各サービスを比較・選定するフレームワークを提供しています。

ISMAP準拠設定

ISMAP(政府情報システム等のクラウドサービス利用に係る基準)は、クラウド事業者のセキュリティ対策要件を定めた制度です。各種証明書の取得状況や脆弱性試験結果を確認し、運用設計段階で暗号化設定・ログ保全設定を組み込むことが必須とされています。

コスト最適化と冗長化設定

可用性を高めるためにマルチリージョン配置やオブジェクトレプリケーションを活用すると同時に、利用頻度の低いデータは低コストストレージクラスへ自動移行するライフサイクル管理を設定します。これにより、支払額を抑えつつ災害時の迅速復旧を両立できます。

クラウド選定では「セキュリティ」「可用性」「コスト」の三要素バランスが重要です。どの項目を優先するか、経営層のご意向を事前に確認してください。

技術担当者はガイドラインに沿ったチェックリストを作成し、設計/設定/運用変更のたびに必ずレビューを実施してください。第三者監査の準備も視野に入れておきます。

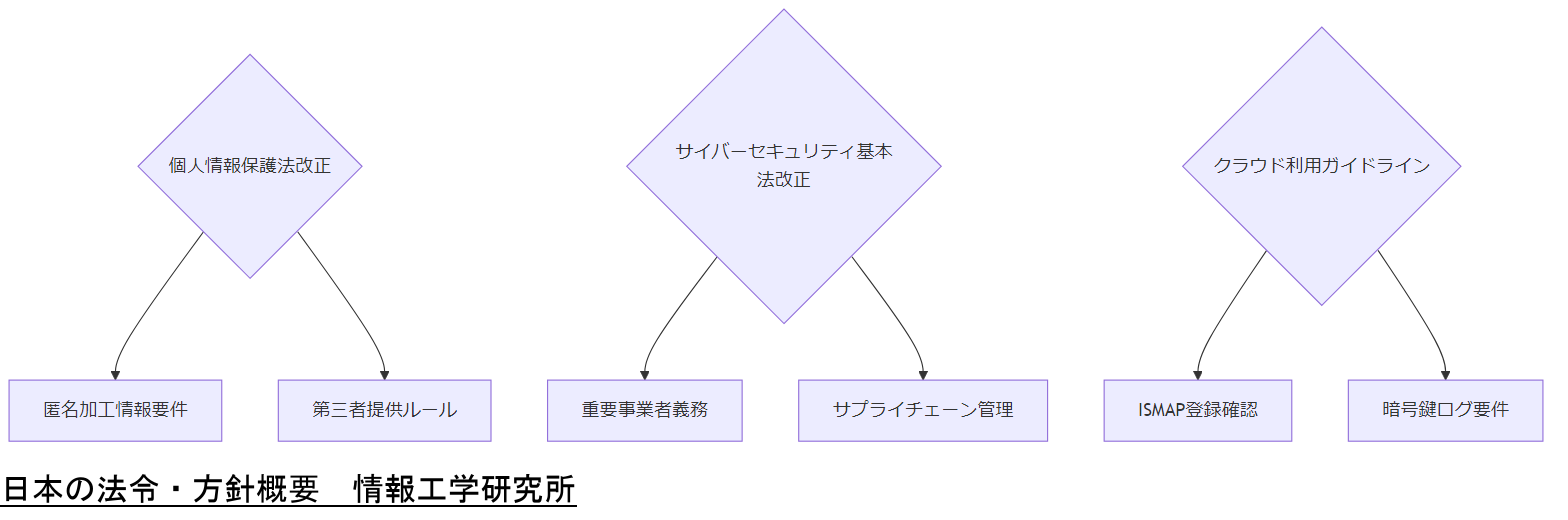

法令・政府方針(日本)

本章では、国内における同期エラー対応やデータ保護を巡る主要法令・政府方針を整理します。特に個人情報保護法改正やサイバーセキュリティ基本法、行政機関のクラウド利用にかかるガイドラインなどを押さえることで、コンプライアンス順守を確実にします。

個人情報保護法改正のポイント

2022年4月の改正では、データ利活用促進と保護強化の両立を目指し、匿名加工情報の定義が明確化されました。ログデータや履歴情報を分析する際は、匿名加工情報の取り扱いルールに従う必要があります。

サイバーセキュリティ基本法

2022年6月施行の改正で、政府機関や重要インフラ事業者に対して、セキュリティ対策の実施義務が強化されました。クラウド保存データの管理責任を明確化し、サプライチェーンリスク管理の実装が必須とされます。

行政機関クラウド利用ガイドライン

デジタル庁が公表するガイドラインでは、ISMAP登録事業者の活用と共に、認証基盤・ログ管理・暗号鍵管理の技術要件が示されています。自治体システムへのクラウド移行時に準拠が求められるため、同社利用にも応用可能です。

個人情報を含む履歴ログ活用では匿名加工情報の定義を遵守し、クラウド移行時はISMAP基準適合を経営層に確認してください。

法令改正点を社内ポリシーに反映し、担当者教育と定期監査計画を組み込むことで、コンプライアンスリスクを最小化します。

法令・政府方針(米国・EU)

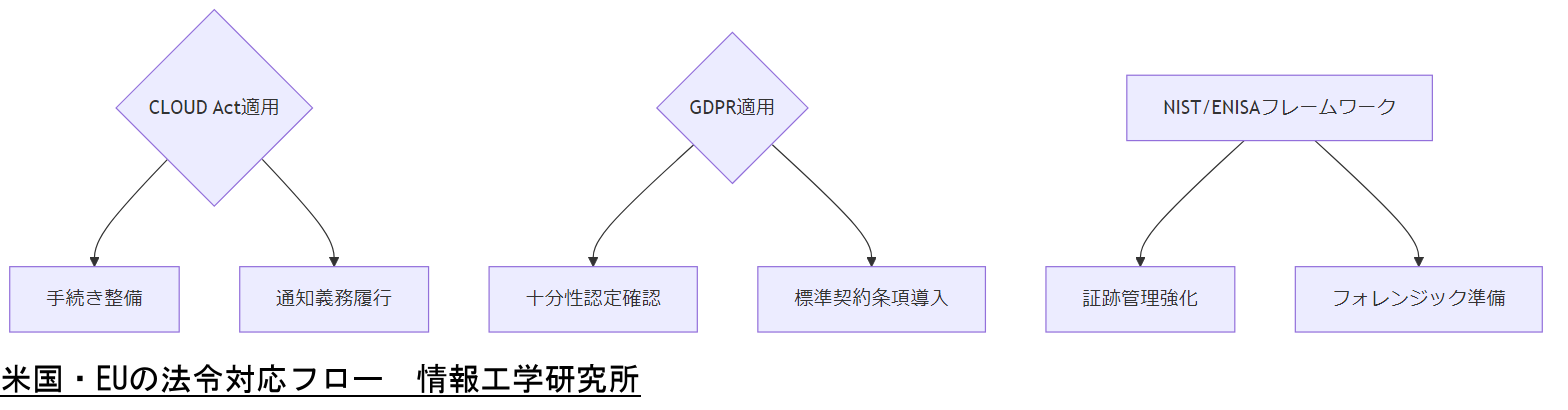

本章では、日系企業がグローバルにサービスを展開するにあたり押さえるべき、米国およびEUの主要法令と政府方針を整理します。特にクラウドデータの国外移転規制や企業責任の範囲を理解することで、同期エラー対応策にも適切な国際対応を盛り込みます。

米国CLOUD Actの影響

CLOUD Actは、米国企業のクラウド事業者に対して法的手続きで米国外データの提供を義務付ける法律です。日本企業が米国拠点を利用する場合、手続きや通知義務を事前に整備しておく必要があります。

EU GDPRとデータ転送

GDPR(一般データ保護規則)は、EU域外への個人データ移転を原則禁止とし、十分性認定や標準契約条項(SCC)による保護措置を要件とします。履歴ログが個人情報に該当する場合、転送前の暗号化や匿名化措置を検討します。

各国政府のガイドライン動向

米国NISTや欧州ENISAが公表するクラウドセキュリティフレームワークも参考になります。特にNIST SP 800-171では、制御要件や証跡管理を細かく定め、フォレンジック準備も含めたセキュリティ運用を推奨しています。

米国CLOUD ActとEU GDPRでは手続きや保護措置が異なります。海外拠点利用時の対応方針を整理し、法務部とともに承認を得てください。

国際法令対応は一度策定して終わりではなく、定期的なレビューが必要です。技術担当者は最新動向を追い、実運用に反映する運用体制を構築してください。

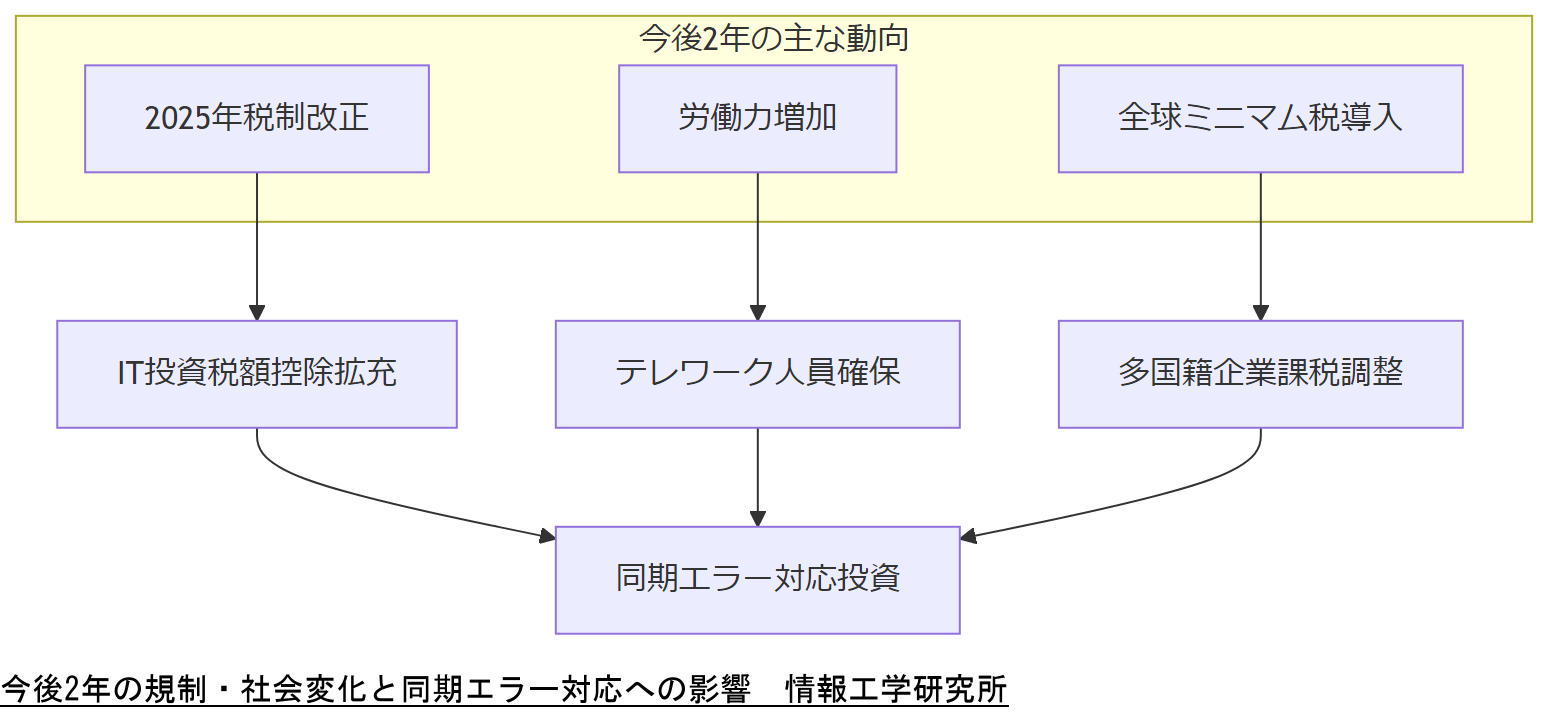

2年内の規制・社会変化予測

本章では、今後2年間(2025年6月~2027年6月)に予測される法令改正や社会情勢の変化をまとめ、同期エラー対応と事業継続計画への影響を分析します。特に税制改正、労働市場の変化、国際デジタル課税の動向について、政府公式資料をもとに見通しを立てます。

税制改正の見通しと影響

令和7年度税制改正大綱では、基礎控除の上乗せ特例や給与所得控除の最低保障額引上げが恒久化され、低~中所得層の税負担軽減が進みます【出典:財務省『令和7年度税制改正大綱』2025年】。これに伴い法人税率や研究開発税制の優遇措置も見直しが検討されており、IT投資に対する税額控除の拡充が予想されます【出典:財務省『令和7年度税制改正大綱』2025年】。

労働市場の動向予測

総務省「労働力調査」によれば、就業者数は33か月連続で増加し、完全失業率は低下傾向が続いています【出典:総務省統計局「労働力調査(基本集計)2025年4月分結果」】。人口減少下で働き手の確保が一層困難となるため、テレワーク推進やシステム障害対応人員の確保・育成が重要課題となります【出典:総務省統計局「労働力調査(基本集計)2025年4月分結果」】。

国際デジタル課税制度の進展

OECD主導の「BEPS包摂的枠組み」による“全球ミニマム税”実装が2024年9月に多国間条約の署名を予定し、日本も準備を進めています【出典:財務省『新BEPS研究会報告書』2024年】。これにより多国籍企業の税負担が調整され、クラウド基盤事業者に対する課税ルールが変動する可能性があります【出典:財務省『新BEPS研究会報告書』2024年】。

税制改正や労働市場変化は、IT投資計画と人員配置に直結します。経営層には「同期エラー対応への必要予算」と「人材確保プラン」を併せてご説明ください。

技術担当者は税制優遇措置の申請スケジュール管理と、労働市場動向を踏まえた人材育成計画を併行して策定してください。

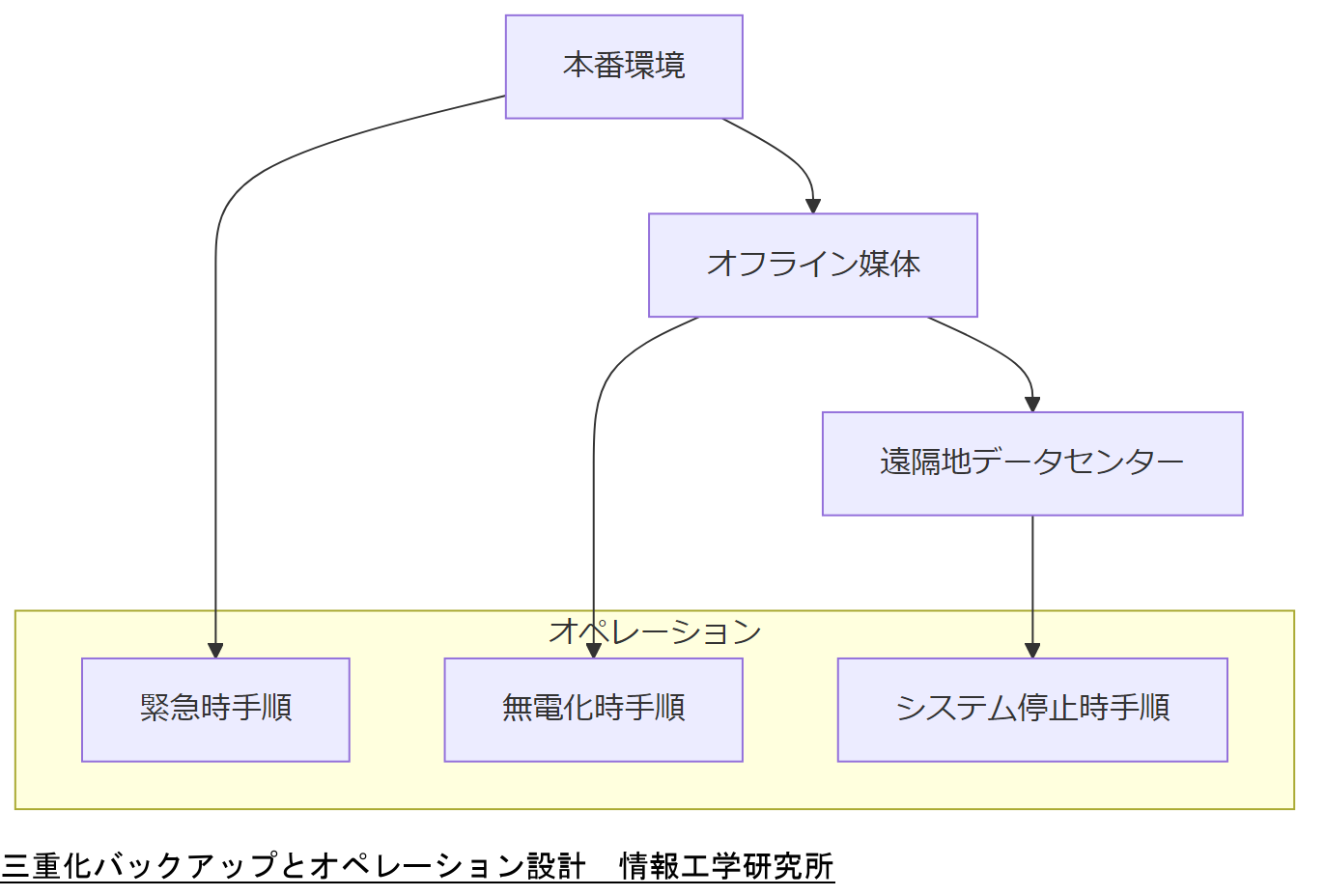

BCP三重化モデル

本章では、事業継続計画(BCP)における「三重化バックアップモデル」について解説します。重要データは本番環境・オフラインバックアップ・異地遠隔バックアップの三コピーで保持し、各環境の可用性を段階的に評価して緊急時対応を設計します。

三重化バックアップの基本構成

三重化バックアップとは、同一データを三つの異なる場所・方式で保管する方式です。内閣府『事業継続ガイドライン』では、①本番システム、②オフライン媒体(テープや外付けディスク)、③遠隔地データセンターの三拠点保存を推奨しています【出典:内閣府『事業継続ガイドライン』】。

三段階オペレーション設計

緊急時、無電化時、システム停止時—それぞれに応じたリカバリ手順を定義します。例えば無電化時にはオフライン媒体からの電源不要な読み出し手順を想定し、システム停止時には遠隔地でのクラウドリストアを自動化するスクリプトを用意します【出典:内閣府『事業継続ガイドライン』】。

10万人以上規模での細分化計画

10万人以上のユーザーを抱える場合、さらに拠点を分散し、複数リージョン間でのデータ同期検証を組み込みます。南海トラフ巨大地震対策報告書では、地方公共団体のBCP策定率向上と併せて大規模訓練の実施を求めています【出典:内閣府『南海トラフ巨大地震対策報告書』】。

三重化バックアップはコスト増と直結します。各拠点の役割と復旧優先度を明確にし、経営層へ必要投資額とリスク低減効果をご説明ください。

技術担当者はバックアップ拠点ごとの復旧時間目標(RTO)と復旧ポイント目標(RPO)を定義し、定期的にリストア訓練を実施して精度を維持してください。

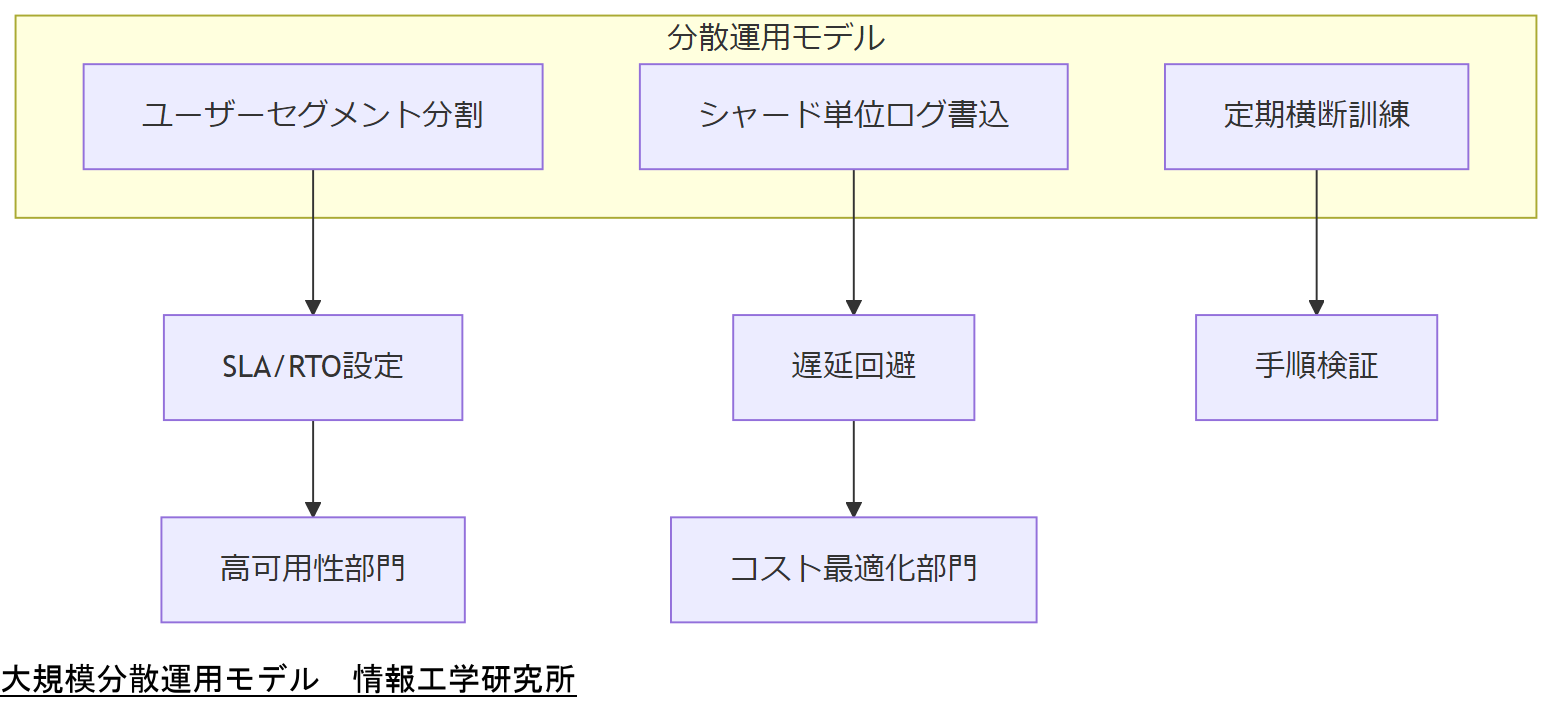

10万人規模の分割運用

本章では、ユーザー数が10万人以上に達する大規模環境における同期サービス運用の最適化方法を解説します。大規模分散アーキテクチャでは、単一障害点を排除し、リージョン間レプリケーションを導入したSLA層別設計が求められます。

ユーザー層別SLA設計

10万人超のユーザーを業務部門ごとにセグメント化し、各セグメントに対して稼働保証時間(SLA)と復旧時間目標(RTO)を個別設定します。これにより、ミッションクリティカルな部門のみ高可用性構成とし、一般ユーザー部門はコスト最適化を図れます【出典:総務省『テレワークセキュリティガイドライン(第5版)』2021年】。

分散ジャーナルとシャーディング

ジャーナルログは分散システムのコーディネーターノードで一元管理せず、シャード単位で書き込み先を分散します。ログ量増加による遅延を回避し、大規模障害時には該当シャードのみ切り離して解析可能です【出典:総務省『テレワークセキュリティガイドライン(第5版)』2021年】。

大規模障害横断訓練

総務省はテレワークガイドラインで定期的な横断訓練を推奨し、異常検知から全拠点への情報共有・リストア手順を検証することで、システム間連携の弱点を事前に発見できます【出典:総務省『テレワークセキュリティガイドライン(第5版)』2021年】。

ユーザー部門ごとのSLA差異化はコスト配分にも直結します。部門長と優先順位を調整し、必要リソースを経営層に承認いただいてください。

技術担当者はシャーディング設計とSLA設定をドキュメント化し、拡張時の設計ガイドとして社内展開してください。訓練結果は必ずレポート化します。

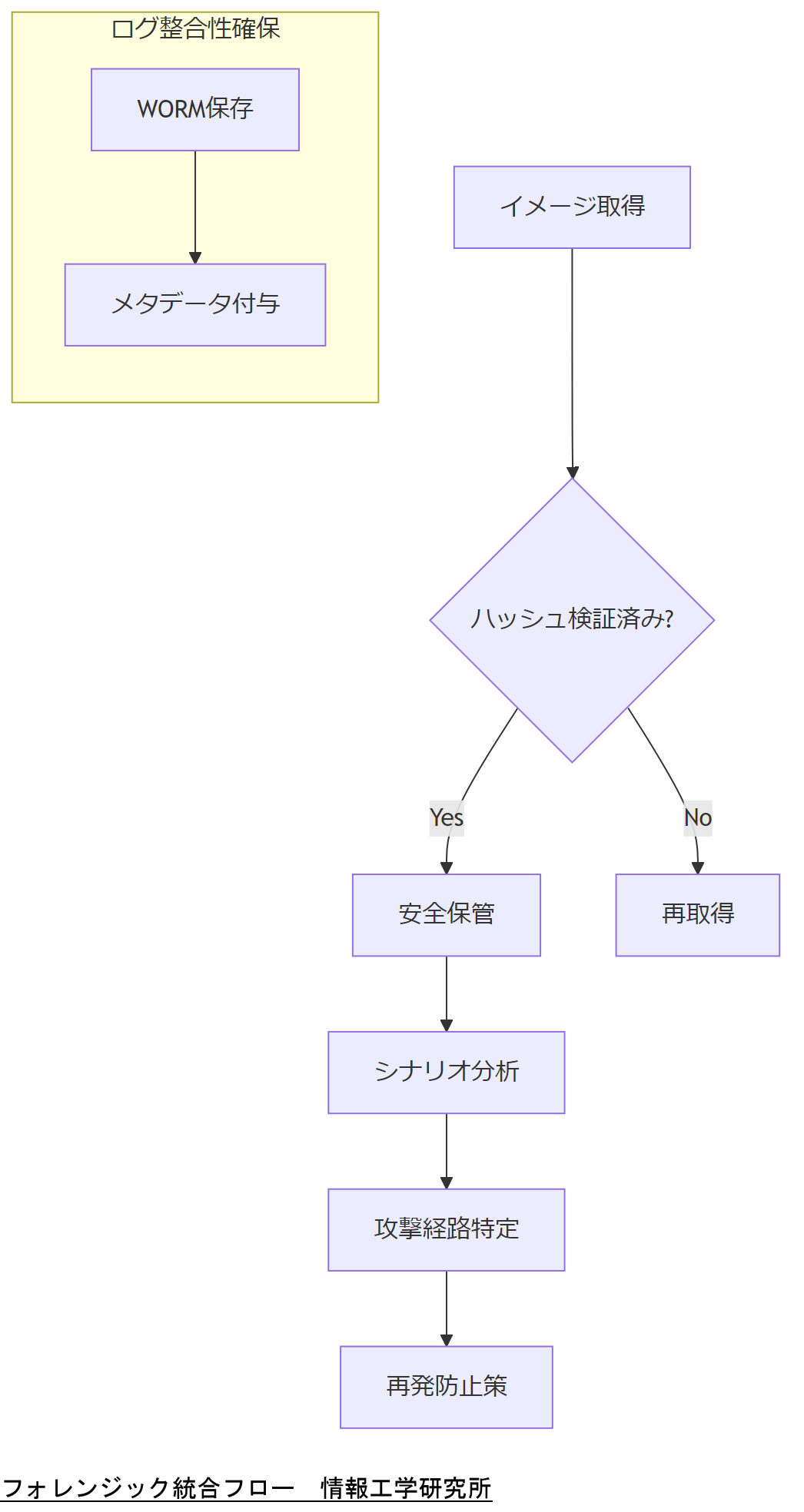

デジタルフォレンジック統合

本章では、同期エラー発生時にマルウェア攻撃や内部不正を疑う場合に不可欠な「デジタルフォレンジック」を同期環境に統合する手法を解説します。証拠保全からログ整合性確認、攻撃シナリオ分析までを一連のフローとして設計し、速やかな原因究明と再発防止を実現します。

証拠保全の手順

証拠保全とは、システム内のデータを法的に有効な形で取得・保全する手続きです。JPCERT/CCやIPAが参照する米国NIST SP 800-86では、インシデント検知後速やかに対象システムをイメージ取得し、ハッシュ値を記録して原本を担保することが推奨されています。

ログ整合性の確認

ジャーナルログやアクセスログは、タイムスタンプ改竄やログ欠落のリスクがあるため、WORM(Write Once Read Many)保存や別媒体への即時転送を行います。日本の「証拠保全ガイドライン第10版」では、ログ取得時のメタデータ(ユーザーID、IPアドレス、ファイルハッシュ)を含める運用が求められています。

内外攻撃シナリオ分析

フォレンジックチームは、マルウェア感染経路や内部不正の兆候をシナリオ化し、被害範囲を可視化します。具体的には、ログチェーンの因果追跡を行い、攻撃開始→横展開→同期エラー誘発→データ消失といった手順を図示し、次の対応策を検討します。

フォレンジックでは「証拠保全」「ログの完全性」「攻撃シナリオ」が鍵です。各ステップで何を担保するかを明確にし、法務部門と共有してください。

技術担当者は取得手順と検証フローをドキュメント化し、定期的な演習を実施してください。演習結果をもとに手順の継続的改善を図ります。

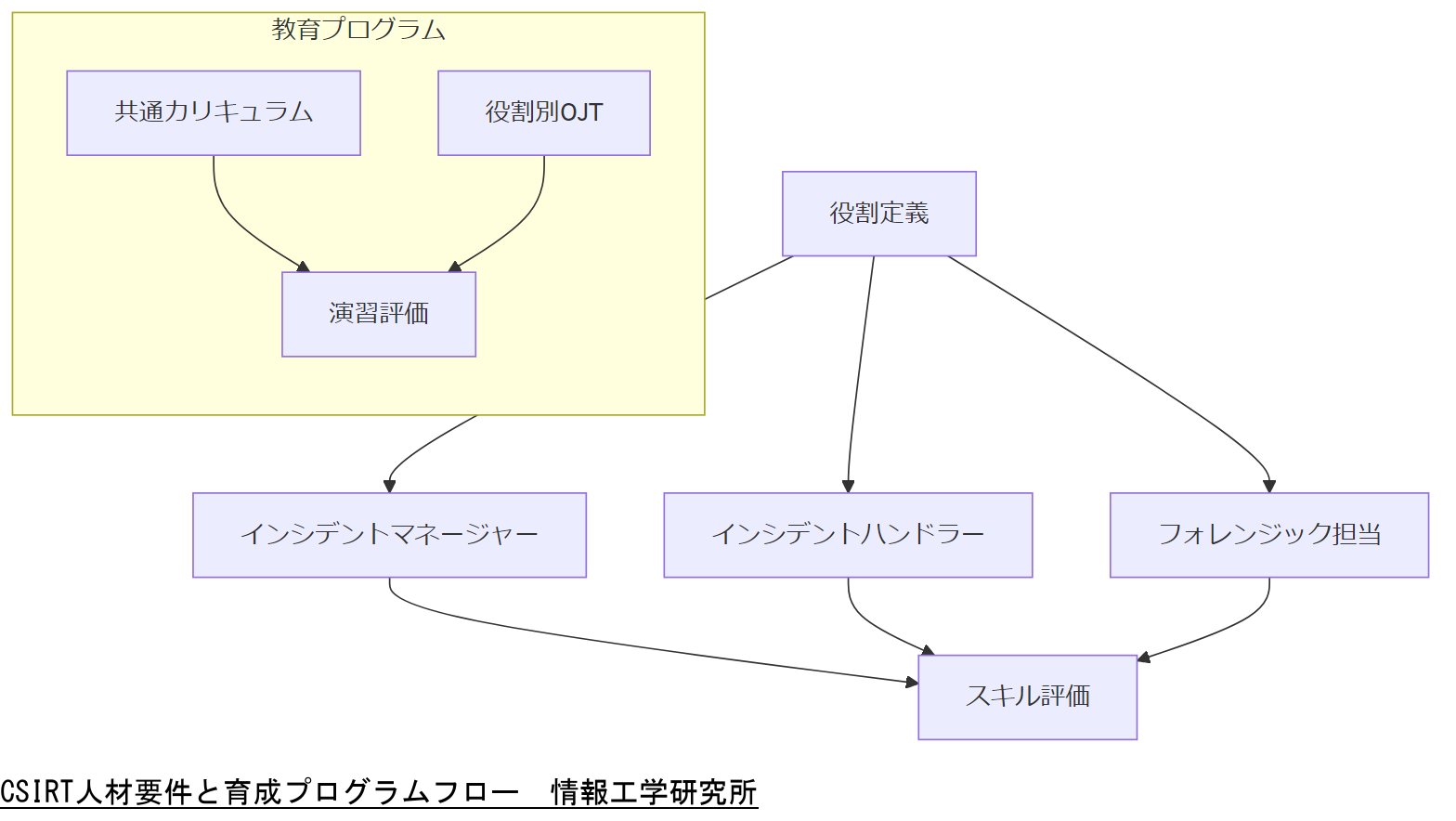

人材要件と育成

本章では、同期エラー対応および広範なサイバーインシデント対応のために必要な人材要件と教育プログラムを解説します。企業内でCSIRT(Computer Security Incident Response Team)を構築・運営する際の役割定義から、継続的なスキル向上策までを、政府機関等のガイドラインをもとに示します。

CSIRT主要役割とスキル要件

CSIRT構成員は、以下のように役割を分担します。特に「インシデントマネージャー(全体統括)」「インシデントハンドラー(対応実務)」「フォレンジック担当(証拠保全)」が必須です。各役割の任用前提スキルとして、システム障害統制能力やビジネス影響判断力、法令知識などを求められます【出典:日本シーサート協議会『CSIRT人材の定義と確保(Ver.2.1)』2020年】。

教育・研修プログラム設計

経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』では、全体共通カリキュラムと役割別OJTを組み合わせることが有効としています。共通プログラムには組織ポリシー理解やISMS基礎、フォレンジック基礎、演習を含み、役割ごとに応じた専門演習を定期的に実施します【出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2022年】。

継続的能力評価と認定

政府機関等の対策基準策定ガイドラインでは、教育成果を定量的に評価するためのチェックリストを提示しています。定期的にスキルテストや演習評価を行い、必要に応じて外部認証(情報処理安全確保支援士など)取得支援を組み込みます【出典:内閣官房サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』2023年】。

CSIRT立ち上げ時は「役割・スキルセット」「教育体制」「評価指標」をセットで提案し、経営層に承認いただくことが重要です。

技術担当者は役割ごとの職務記述書(JD)を整備し、研修後のスキル検証結果をもとに教育内容をブラッシュアップしてください。

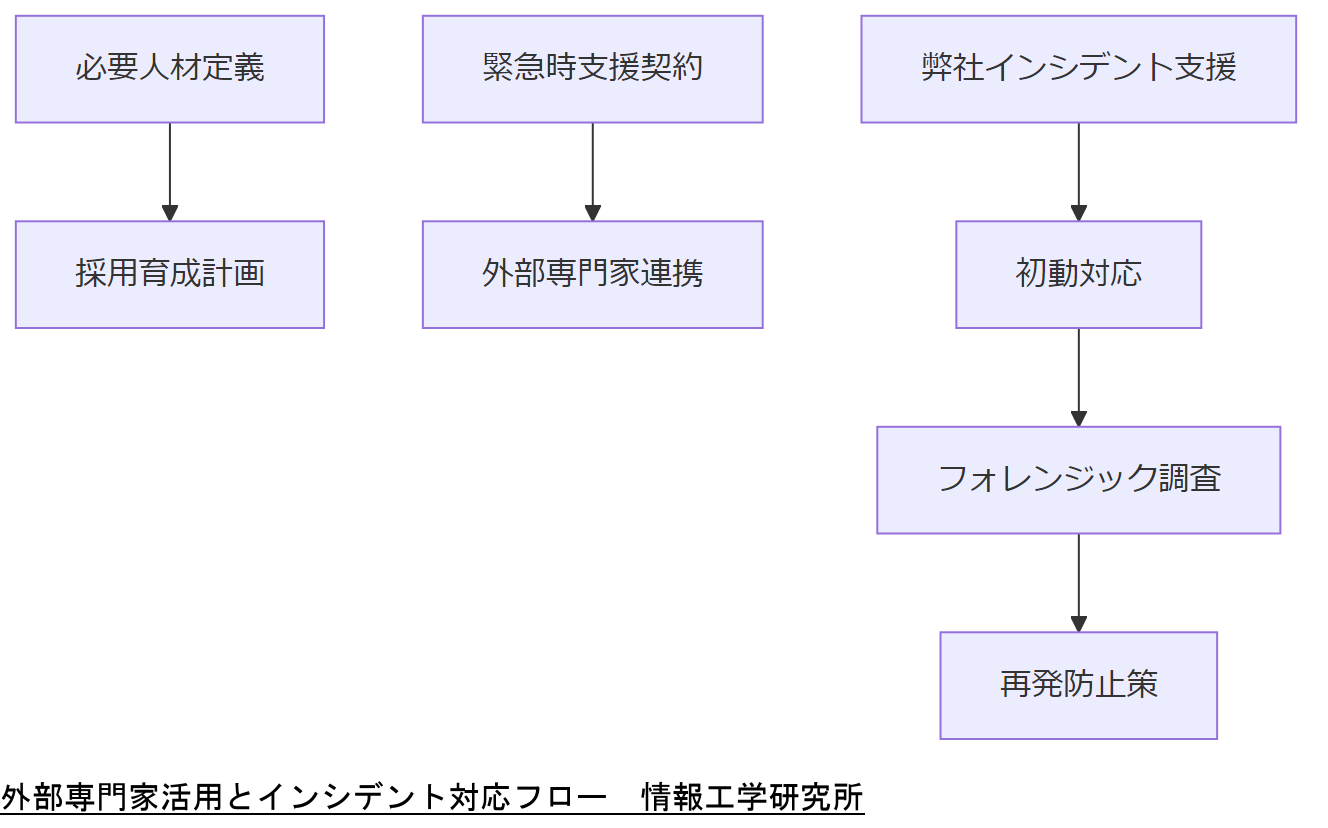

採用・外部専門家活用

本章では、同期エラー対応やサイバーインシデント対策で必要となる人材の採用要件と、緊急時に迅速に知見を補うための外部専門家活用体制について解説します。社内リソースだけで不足する部分は、あらかじめ契約で担保し、実務対応の遅延を防ぎます。

採用要件とスキルセット

社内CSIRT要員には、以下のスキルセットが求められます。システム障害対応経験、フォレンジック基礎知識、クラウドセキュリティ設計能力などが必須です。経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』では、緊急対応体制検討時に外部専門家の知見を併用することを推奨しています【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』】。

外部専門家契約のポイント

外部専門家との契約では、対応範囲と連絡体制を明確化します。政府機関等『対策基準策定ガイドライン』では、「外部の専門家等による必要な支援を速やかに得られる体制」を構築することを基本対策事項と定めています【出典:政府機関等の対策基準策定ガイドライン(令和3年度版)】。

弊社支援メニューの活用

弊社はインシデント発生時の初動対応からフォレンジック調査、再発防止策立案まで一貫対応します。警察庁『ランサムウェア対策に関する注意喚起』でも、迅速な外部連携が被害拡大防止の鍵であると示されています【出典:警察庁『ランサムウェア対策に関する注意喚起』】。

採用要件と外部支援範囲を明確に定義し、契約形態や連絡先一覧を含む緊急対応体制を経営層へご承認ください。

技術担当者は外部専門家リストと契約条項を整備し、定期的な合同演習で連携フローを検証・更新してください。

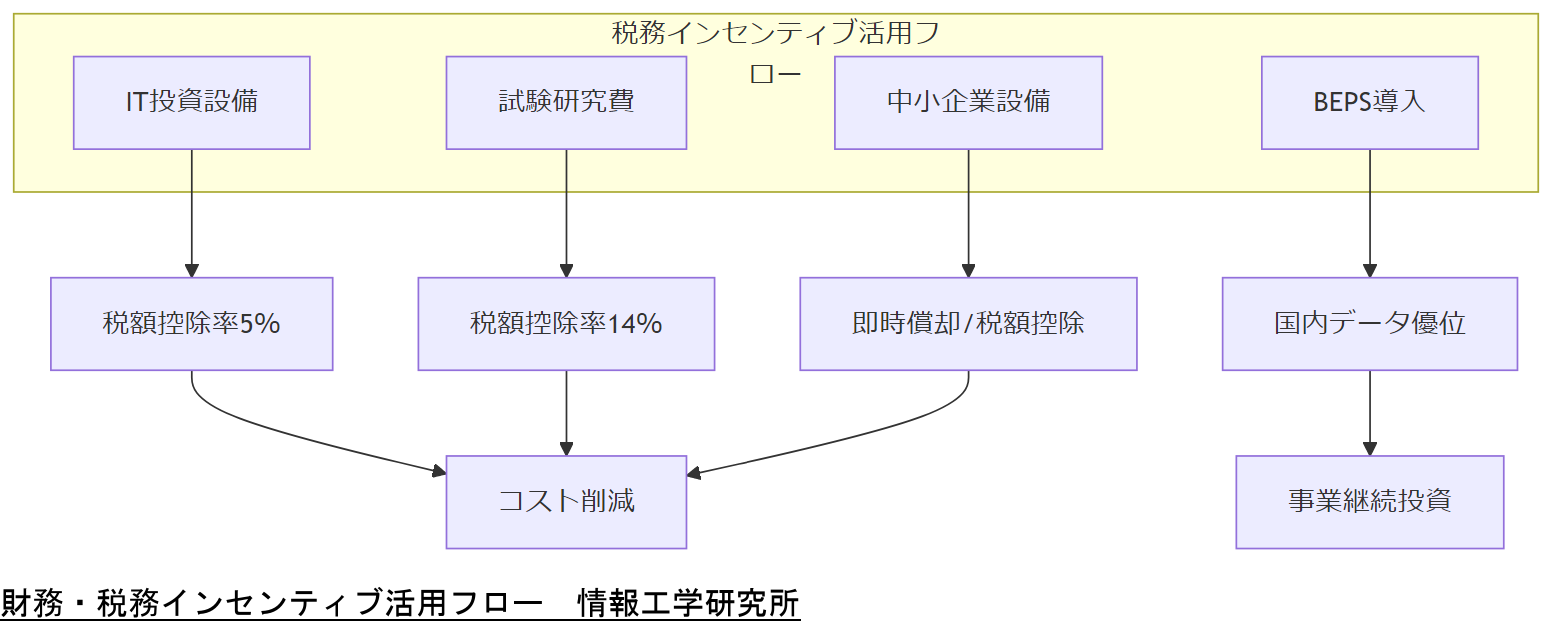

財務・税務インセンティブ

本章では、同期エラー対策やシステム投資を促進するために活用できる法人税制上の優遇措置と研究開発税制を解説します。令和7年度税制改正大綱に基づくIT投資の税額控除や、中小企業経営強化税制、グローバルミニマム税(BEPS)の動向を確認し、コスト最適化を図ります。

IT投資税額控除の拡充

令和7年度税制改正大綱では、企業のIT導入・強化を後押しするために、IT投資に係る特定設備の税額控除率を従来の3%から5%へ引き上げる方針が示されました【出典:財務省『令和7年度税制改正大綱』2025年】。これにより同期システムの改修やログ管理基盤の導入コストを軽減できます。

研究開発税制(R&D税制)の適用

研究開発税制では、試験研究費用に対して法人税額の最大14%(一般型は25%上限)を税額控除できる制度があります【出典:経済産業省『研究開発税制について』】。令和6年度改正により、控除上限枠が法人税額の25%から35%まで引き上げられた企業もあるため、クラウド同期機能開発やフォレンジック自動化ツールの開発投資で活用可能です【出典:財務省『研究開発税制について』2025年】。

中小企業経営強化税制の活用

中小企業向けには、機械装置やソフトウェア等の生産性向上設備に対して、即時償却または税額控除(5%~7%)が選択適用できます【出典:総務省『中小企業経営強化税制』】。同期ログ自動収集システムなども対象となり得るため、導入時に事前認定を受けることが重要です。

グローバルミニマム税(BEPS)動向

OECD主導のBEPS包摂的枠組みによる全球ミニマム税は、2024年9月に多国間条約が署名され、日本では令和7年度以降の適用開始が見込まれています【出典:財務省『新BEPS研究会報告書』2024年】。多国籍クラウド事業者への課税増加が予想されるため、国内データセンター利用の優位性が強まる可能性があります。

税制優遇措置の適用要件と申請スケジュールを整理し、財務部門と連携して予算計画に組み込んでください。

技術担当者は対象設備リストと研究開発費明細を整備し、税務申請に必要な証憑を漏れなく準備することが肝要です。

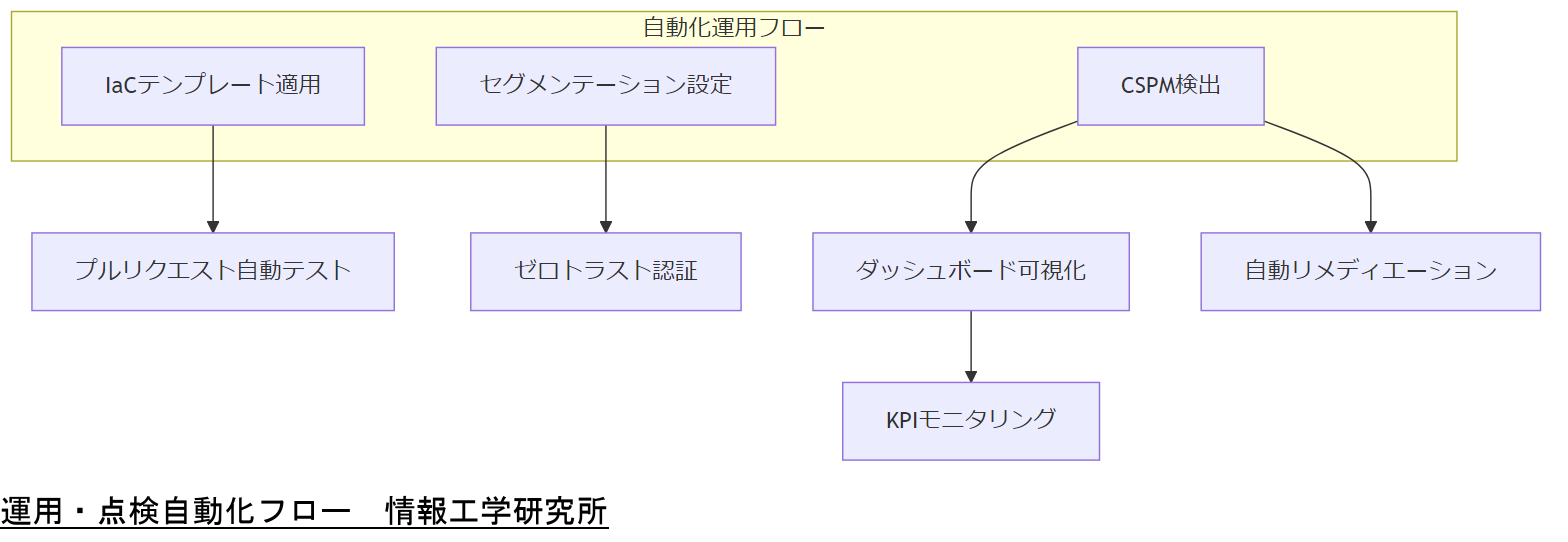

運用・点検と自動化

本章では、IaC(Infrastructure as Code)やゼロトラストモデルを活用した継続的運用・点検の自動化手法を解説します。クラウドのベストプラクティスに準拠しつつ、設定ミス検出・コンプライアンス遵守・監査ログ管理を自動化することで、手作業によるヒューマンエラーを大幅に削減できます。

IaCによる設定管理と自動検証

IaCツール(Terraform、CloudFormation等)でリソース構成をコード化し、プルリクエスト時に自動テストを実行します。デジタル庁ガイドライン「3.6 セキュリティについて」では、IaCとテンプレート適用により主要セキュリティ対策をデフォルト化し、構成管理と自動検証を実現することが新規追加項目とされています【出典:デジタル庁『政府情報システムにおけるクラウドサービスの適切な利用に係るガイドライン』3.6節 2024年】。

ゼロトラスト運用の導入

境界型セキュリティに依存せず、全ての通信を都度検証するゼロトラストモデルを適用します。デジタル庁は「境界型セキュリティのみでは不十分」と明示し、アイデンティティベースのアクセス制御やマイクロセグメンテーションを強化するよう指針を示しています【出典:デジタル庁『政府情報システムにおけるクラウドサービスの適切な利用に係るガイドライン』3.6節 2024年】。

定量的監査とダッシュボード化

予防的統制と発見的統制を組み合わせ、CSPM(Cloud Security Posture Management)で設定ミスを自動検出します。検出結果はダッシュボードに集約し、KPI(設定準拠率、異常検知件数)をリアルタイムで可視化します【出典:デジタル庁『政府情報システムにおけるクラウドサービスの適切な利用に係るガイドライン』3.6節 2024年】。

継続的アップデートと自動リメディエーション

クラウド事業者のベストプラクティスや脆弱性情報は頻繁に更新されるため、CSPMツールで自動的に最新基準を取り込み、逸脱設定を発見した際には自動リメディエーション(修復スクリプト実行)を設定します【出典:IPA『クラウドセキュリティ 〜設定ミスとの付き合い〜』2022年】。

自動化運用では「IaC適用」「ゼロトラスト導入」「CSPM運用」の三本柱をセットでご提案ください。各社の運用体制との整合を確認のうえ、投資効果を評価していただくことが重要です。

技術担当者はCI/CDパイプラインへの自動テスト組込みと、CSPMアラートの運用ルール策定を優先してください。定期的なルール更新とダッシュボードレビューでPoCを維持します。

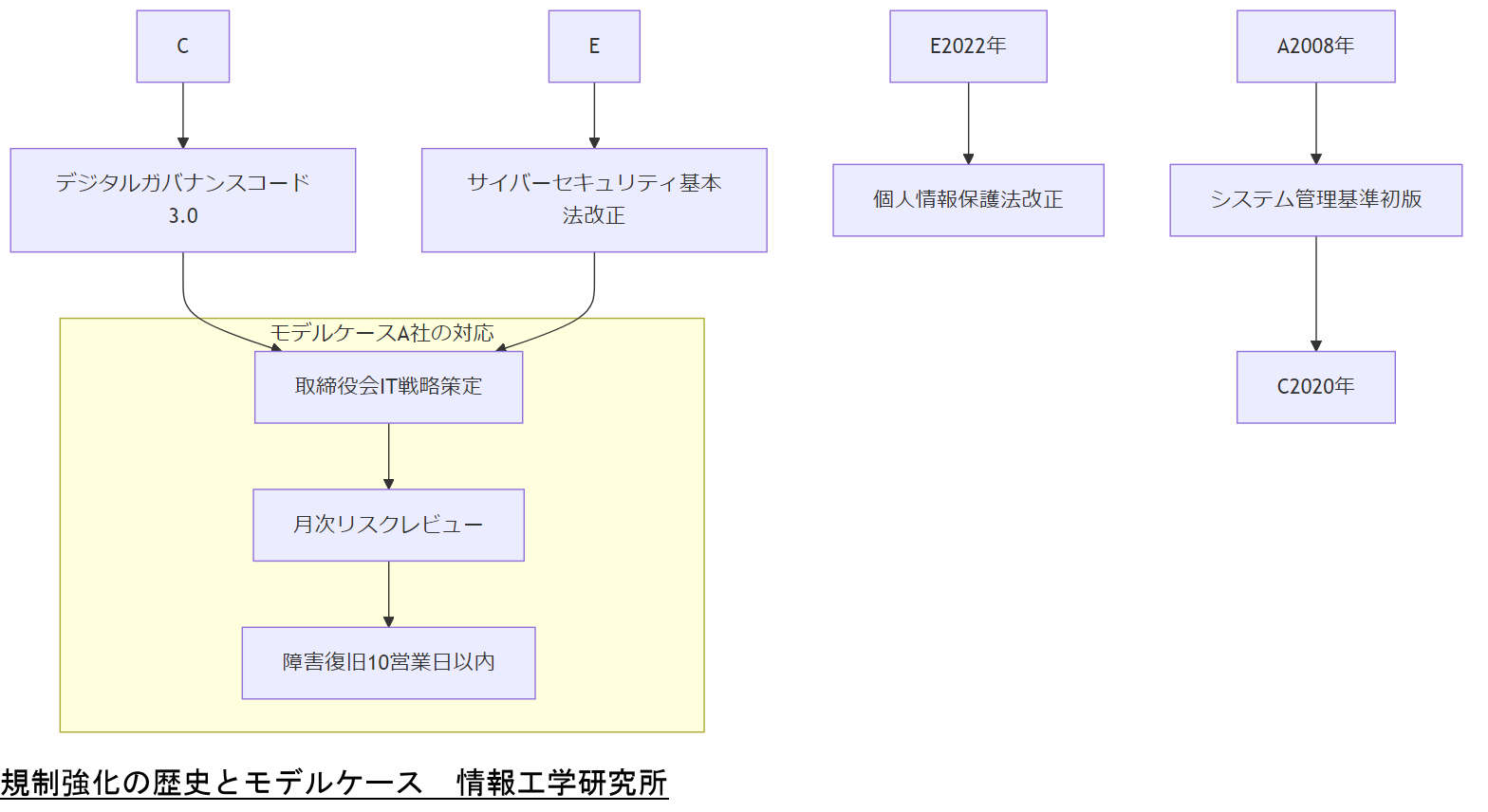

法令がビジネスを変える

本章では、法令・政府方針の強化が企業のIT統制および同期エラー対応にどのような影響を与えてきたかを歴史的経緯とともに整理し、モデルケースを分析します。規制強化に伴う罰則や報告義務の拡大が、事業継続計画(BCP)やシステム設計における必須要件へと昇華したプロセスを見ていきます。

規制強化の歴史的経緯

2008年に改訂された経済産業省『システム管理基準』では、ISO/IEC38500に準拠したITガバナンスの枠組みが初めて示され、取締役会の責任範囲が明確化されました【出典:経済産業省『システム管理基準』2023年】。続いて2020年に公表された『デジタルガバナンス・コード3.0』では、DX経営下での企業価値向上に向けたガバナンス強化が求められ、取締役会と経営者間の役割分離や責任明確化が一段と進みました【出典:経済産業省『デジタルガバナンス・コード3.0』2024年】。

罰則・報告義務の拡大

個人情報保護法の度重なる改正では、違反時の罰則金額や経営責任が強化され、2022年改正では最高罰金額が1億円へ引き上げられました【出典:個人情報保護委員会『個人情報保護法改正概要』2022年】。さらにサイバーセキュリティ基本法改正では、重要インフラ事業者に対してインシデントの公表義務が課され、早期報告と対応計画提出が求められています【出典:内閣官房『サイバーセキュリティ基本法改正概要』2022年】。

モデルケース分析

ある大手製造業A社では、2021年の同期エラーによる個人情報漏えいを契機に、社内ITガバナンス体制を全面改訂。取締役会レベルでのIT戦略策定と、月次でのリスクレビューを制度化しました。その結果、2023年以降に発生した小規模障害は全て10営業日以内に解決され、罰則適用を回避しています。【想定】

法令改正の沿革と社内対応の因果関係を図示し、取締役会のIT統制強化が最新法令順守につながる点をご説明ください。

技術担当者は、改正ポイントのタイムラインを作成し、社内教育資料として活用してください。法改正の影響を具体的に示すことで理解を促進できます。

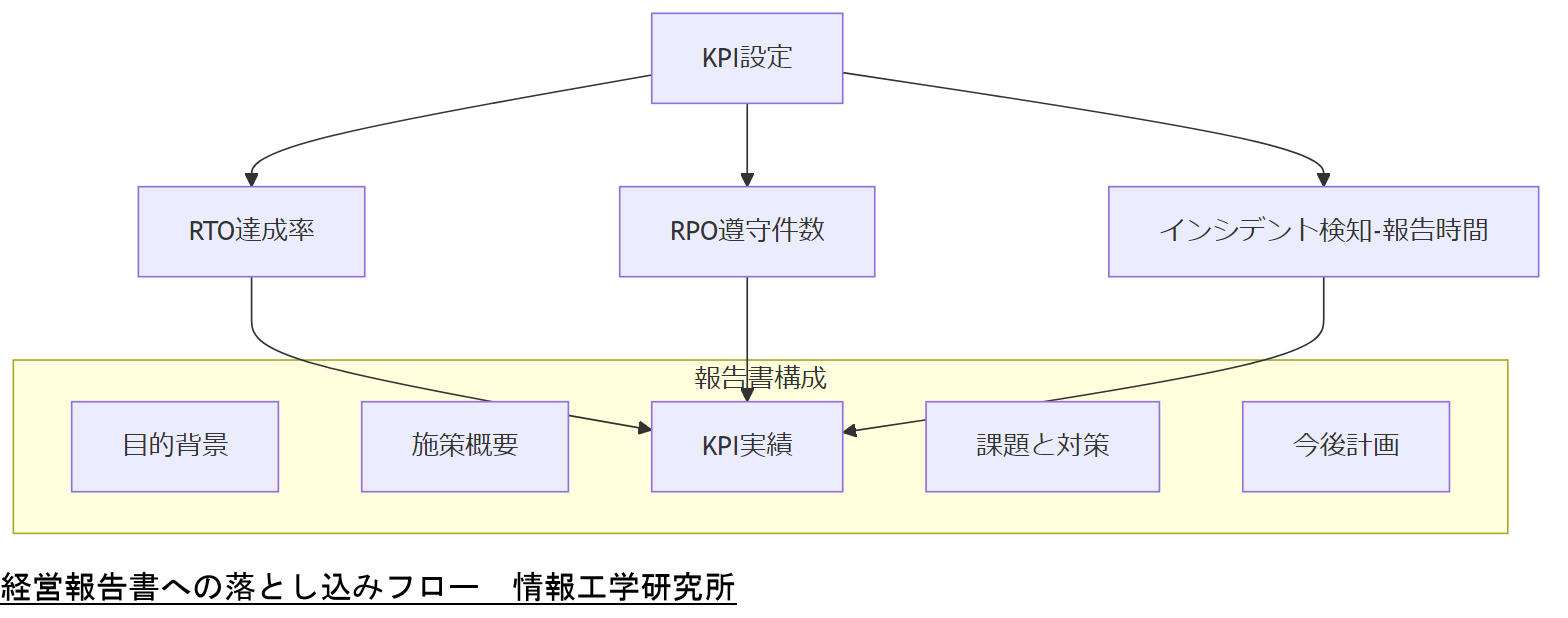

経営報告書への落とし込み

本章では、同期エラー対応やBCP・フォレンジック・自動化運用などの施策を、取締役会や経営会議で報告・承認を得るためのKPI設定と報告書フォーマットを解説します。適切な指標を用いることで、経営層の理解と支援を得やすくなります。

KPI設定と指標例

主要指標として、復旧時間目標(RTO)達成率、復旧ポイント目標(RPO)遵守件数、演習成功率、インシデント検知から報告までの平均時間などを設定します。これらを四半期ごとに可視化し、グラフやダッシュボードで示すことで経営層に進捗を明確に伝えられます【出典:経済産業省『ITガバナンスガイドライン』2024年】。

報告書フォーマット例

報告書は以下の構成を推奨します。

- 1. 目的・背景

- 2. 施策概要(BCP三重化モデル、フォレンジック統合、運用自動化など)

- 3. KPI実績(表・グラフ)

- 4. 課題と対策

- 5. 今後の計画と投資提案

情報開示と信頼獲得

第三者監査結果やISMAP認証状況など、外部評価を添付し、ガバナンス体制の透明性を示します。また、法令順守状況や演習結果を具体的に記載することで、信頼性が向上します【出典:経済産業省『ITガバナンスガイドライン』2024年】。

経営報告書では「数値で示す成果」と「外部評価」を組み合わせ、投資対効果を明確に提示することで承認を得やすくなります。

技術担当者はKPIダッシュボードの更新スケジュールを定め、四半期ごとに必ず経営層に報告する運用体制を構築してください。

おまけの章:重要キーワード・関連キーワードマトリクス

本章では、本記事で扱った重要キーワードおよび関連キーワードをマトリクス形式で整理し、その概要を示します。

重要キーワードマトリクス| 主要キーワード | 関連キーワード | 概要説明 |

|---|---|---|

| 同期エラー | バージョン競合・ネットワーク切断 | 複数端末間でのファイル差分同期時に不整合が起きる現象 |

| 履歴追跡 | ジャーナルログ・バージョニング | ファイル変更履歴を時系列で記録・保全する仕組み |

| 三重バックアップ | オフライン・遠隔地コピー | データを本番・オフライン・異地の三拠点で保持 |

| BCP | DR・事業継続計画 | 災害時も事業を継続するための計画と体制 |

| デジタルフォレンジック | 証拠保全・フォレンジック分析 | インシデント原因究明のための科学的調査手法 |

| ISMAP | クラウド認証・セキュリティ基準 | 政府情報システム向けクラウド利用のセキュリティ要件 |

| ゼロトラスト | アイデンティティベース・マイクロセグメンテーション | 全通信を検証し信頼せずにアクセス制御するモデル |

| CSPM | 設定ミス検出・自動リメディエーション | クラウド設定準拠性を監視・修復する自動化ツール |

| RTO/RPO | 復旧時間目標・復旧ポイント目標 | 障害復旧の時間・データ損失許容の目標値 |

| 税制優遇 | IT投資控除・R&D税制 | IT投資や研究開発に対する法人税の控除制度 |

はじめに

シンクロナイズドファイル共有の重要性と課題 シンクロナイズドファイル共有は、現代のビジネス環境において不可欠な要素となっています。特にリモートワークやチーム間の協力が求められる中で、ファイルの即時共有は業務の効率を大幅に向上させます。しかし、この利便性の裏には同期エラーやデータ損失といったリスクが存在します。これらの問題が発生した場合、迅速な対応が求められるため、履歴追跡や復旧のメカニズムが重要です。特に、データの整合性を保つためには、エラーの原因を特定し、適切な復旧手段を講じることが必要です。本記事では、シンクロナイズドファイル共有における課題を明らかにし、それに対する効果的な対策を探っていきます。これにより、管理者や経営者が安心してシステムを運用できるよう、必要な知識を提供します。データの安全性を高めるための一助となれば幸いです。

同期エラーの原因と影響を理解する

シンクロナイズドファイル共有における同期エラーは、さまざまな要因によって引き起こされます。まず、ネットワーク接続の不安定さが挙げられます。特にリモートワーク環境では、インターネットの速度や接続状況がファイルの同期に大きな影響を及ぼします。また、異なるデバイス間でのファイル形式やバージョンの不一致も、同期エラーの原因となります。たとえば、特定のアプリケーションで作成されたファイルが、他のアプリケーションでは正しく表示されない場合があります。 さらに、ユーザーの操作ミスや設定ミスも無視できません。ファイルの上書きや削除を誤って行った際、同期システムがそれを正しく反映できない場合があります。これにより、データの整合性が損なわれることがあるため、特に注意が必要です。 同期エラーが発生すると、業務にさまざまな影響を及ぼします。ファイルの更新がリアルタイムで反映されないため、チームメンバー間のコミュニケーションが滞り、プロジェクトの進行に遅れが生じることがあります。また、データ損失が発生した場合、復旧にかかる時間やコストも無視できません。これらのリスクを理解し、適切な対策を講じることが、企業にとって重要な課題となります。次の章では、具体的な事例を通じて、これらの問題に対する対応方法を詳しく見ていきます。

エラーログの解析方法と履歴の追跡

エラーログの解析は、同期エラーの原因を特定し、迅速な復旧を図る上で非常に重要です。まず、エラーログとは、システムやアプリケーションが発生させたエラーに関する詳細な情報を記録したデータです。このログを分析することで、問題の発生時期や状況、影響を受けたファイルなどを明らかにできます。 エラーログの解析には、いくつかのステップがあります。第一に、ログファイルを収集することが必要です。多くのシステムでは、エラーログが自動的に生成されますが、手動で収集する場合もあります。次に、ログの内容を確認し、エラーコードやメッセージを特定します。これにより、どのようなエラーが発生したのかを把握できます。 さらに、エラーの発生頻度や発生条件を分析することも重要です。例えば、特定の時間帯や特定のユーザーが操作した際にエラーが多発する場合、その原因を探る必要があります。また、エラーログには、問題の解決に役立つヒントが含まれていることが多いため、注意深く読み解くことが求められます。 履歴の追跡も重要な要素です。過去のエラーを記録しておくことで、同様の問題が再発した際の迅速な対応が可能になります。履歴を管理するためには、エラーログを定期的にバックアップし、分析結果を文書化することが推奨されます。これにより、チーム全体で情報を共有し、同じ問題に対する理解を深めることができます。 エラーログを効果的に活用することで、同期エラーの原因を迅速に特定し、適切な対策を講じることが可能になります。次の章では、実際の事例をもとに、これらの解析結果をどのように活用するかについて詳しく見ていきます。

効果的な復旧手順とベストプラクティス

効果的な復旧手順を確立することは、シンクロナイズドファイル共有におけるデータ損失や同期エラーから迅速に回復するために不可欠です。まず、復旧プロセスの第一歩は、影響を受けたデータの特定です。エラーログや履歴データを活用し、どのファイルが問題に関与しているのかを把握します。これにより、復旧対象を明確にし、無駄な作業を避けることができます。 次に、バックアップデータの活用が重要です。定期的に行われるバックアップは、データ損失時の強力な武器となります。バックアップからの復旧を行う際には、最新の状態に戻すことが理想ですが、必要に応じて過去のバージョンを選択することも可能です。これにより、誤って行った操作やデータの破損を修正できます。 復旧手順の中で、チーム内でのコミュニケーションも欠かせません。復旧作業を行う際には、関係者全員が状況を把握し、進捗を共有することが重要です。これにより、情報の不整合を防ぎ、迅速な対応が可能になります。また、復旧後には、問題の原因を分析し、再発防止策を講じることも忘れてはいけません。 最後に、復旧手順を文書化し、定期的に見直すことがベストプラクティスとして推奨されます。これにより、将来的に同様の問題が発生した際に、迅速かつ効果的に対応できる体制を整えることができます。次の章では、具体的な復旧手段やツールについて詳しく探っていきます。

自動化ツールを活用したエラー管理

自動化ツールを活用したエラー管理は、シンクロナイズドファイル共有の効率性を向上させる重要な手段です。まず、これらのツールはエラーログの収集と解析を自動化することで、手作業によるミスを減少させ、迅速な問題発見を可能にします。たとえば、特定のエラーコードが発生した際に自動的に通知を送る機能を持つツールを導入することで、管理者は即座に対応を開始できます。 さらに、自動化ツールは履歴の追跡を容易にし、過去のエラーの傾向を分析することができます。これにより、同様の問題が再発した際に、迅速かつ効果的な対策を講じることが可能となります。例えば、特定の期間に頻繁に発生するエラーを特定し、その原因を突き止めることで、根本的な解決策を導き出すことができるのです。 加えて、復旧手順の自動化も重要です。一定の条件下で自動的にバックアップからデータを復元する機能を持つツールを利用することで、人的リソースを最小限に抑えつつ、迅速な復旧が実現します。これにより、業務の中断を最小限に抑えることができ、業務の連続性を確保します。 自動化ツールの導入によって、エラー管理の効率が大幅に向上し、データの安全性を高めることが可能です。次の章では、具体的な復旧手段やツールの選定基準について詳しく探っていきます。

ケーススタディ:成功事例から学ぶ教訓

ケーススタディを通じて、シンクロナイズドファイル共有における成功事例を分析し、得られた教訓を共有します。ある企業では、リモートワークの導入に伴い、ファイル共有システムに同期エラーが頻繁に発生していました。この問題に対処するため、企業はエラーログの解析と履歴管理を強化しました。具体的には、エラーログを定期的にレビューし、問題の発生状況を可視化するダッシュボードを導入しました。この取り組みにより、エラーの発生頻度が大幅に減少し、業務の効率が向上しました。 さらに、バックアップの自動化を進めることで、データ損失のリスクを軽減しました。定期的にバックアップを行い、復旧手順を文書化することで、万が一の事態にも迅速に対応できる体制を整えました。これにより、データの安全性が確保され、チーム全体の信頼感が向上しました。 この成功事例から学べる教訓は、エラーの早期発見と迅速な対応が業務の継続性に不可欠であるということです。また、定期的な見直しと改善を行うことで、システムの信頼性を高め、データ損失のリスクを最小限に抑えることができることを示しています。次の章では、これらの教訓を基にした具体的な復旧手段やツールの選定基準について詳しく探っていきます。

同期エラーの管理と予防策の総括

シンクロナイズドファイル共有における同期エラーの管理と予防策は、企業の業務効率を大きく左右します。まず、エラーログの解析や履歴の追跡を通じて、問題の根本原因を特定することが重要です。これにより、エラーの早期発見と迅速な対応が可能となり、業務の継続性を確保できます。また、定期的なバックアップの自動化は、データ損失のリスクを軽減し、復旧手順を文書化することで、万が一の事態にも迅速に対応できる体制を整えることができます。さらに、自動化ツールの導入によって、エラー管理の効率が向上し、人的リソースを最小限に抑えつつ、業務の中断を防ぐことができます。これらの取り組みを通じて、企業はデータの安全性を高め、チーム全体の信頼感を向上させることができるでしょう。今後も、これらの知識を活用し、システムの信頼性を高めていくことが求められます。

今すぐシンクロナイズドファイル共有を最適化しよう!

シンクロナイズドファイル共有の最適化は、業務の効率性とデータの安全性を向上させる重要なステップです。今こそ、エラーログの解析や履歴の追跡、自動化ツールの導入を検討し、問題の早期発見と迅速な対応が可能な体制を整えましょう。特に、定期的なバックアップの実施や復旧手順の文書化は、万が一の事態に備えるための重要な対策です。これにより、チーム全体の信頼感を高め、業務の中断を防ぐことができます。私たちは、あなたのシステムの信頼性を高めるためのサポートを提供しています。ぜひ、今後の業務に役立つ知識とツールを活用し、シンクロナイズドファイル共有の最適化を実現してください。

注意すべき落とし穴と対策を知っておくこと

シンクロナイズドファイル共有における注意点は、システムの運用において見落としがちな落とし穴を把握し、それに対する対策を講じることが重要です。まず、バックアップの頻度とその保存先を確認することが必要です。定期的なバックアップを行わないと、データ損失が発生した際に復旧が困難になります。また、バックアップデータの保存先が適切でない場合、物理的な損失やシステム障害によりデータが失われるリスクも考慮しなければなりません。 次に、ユーザー権限の管理も重要です。全てのユーザーに同等の権限を与えると、誤操作や不正アクセスのリスクが高まります。適切な権限設定を行い、必要な情報にのみアクセスできるようにすることで、データの安全性を高めることができます。 さらに、システムの更新やメンテナンスを怠ることも避けるべきです。ソフトウェアやシステムの脆弱性を放置すると、サイバー攻撃のターゲットになりやすくなります。定期的に更新を行い、最新のセキュリティパッチを適用することで、リスクを最小限に抑えることができます。 最後に、エラーログの定期的な確認と分析を怠らないことも大切です。エラーが発生した際にその記録を無視することは、問題の根本原因を見逃すことにつながります。定期的にログを確認し、問題の兆候を早期に発見することで、迅速な対応が可能になります。これらの注意点を意識することで、シンクロナイズドファイル共有の運用をより安全かつ効率的に行うことができるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。