USBトレースログ可視化により、紛失・漏えいリスクの把握・説明責任強化・経営判断材料化の3点を同時に実現します。

法令遵守とBCP対応を両立しつつ、運用コスト最適化策の設計ポイントが明確になります。

情報処理安全確保支援士など人材戦略と外部エスカレーション手順を含め、実践的なロードマップを提示します。

法的背景① 日本:個人情報保護法等

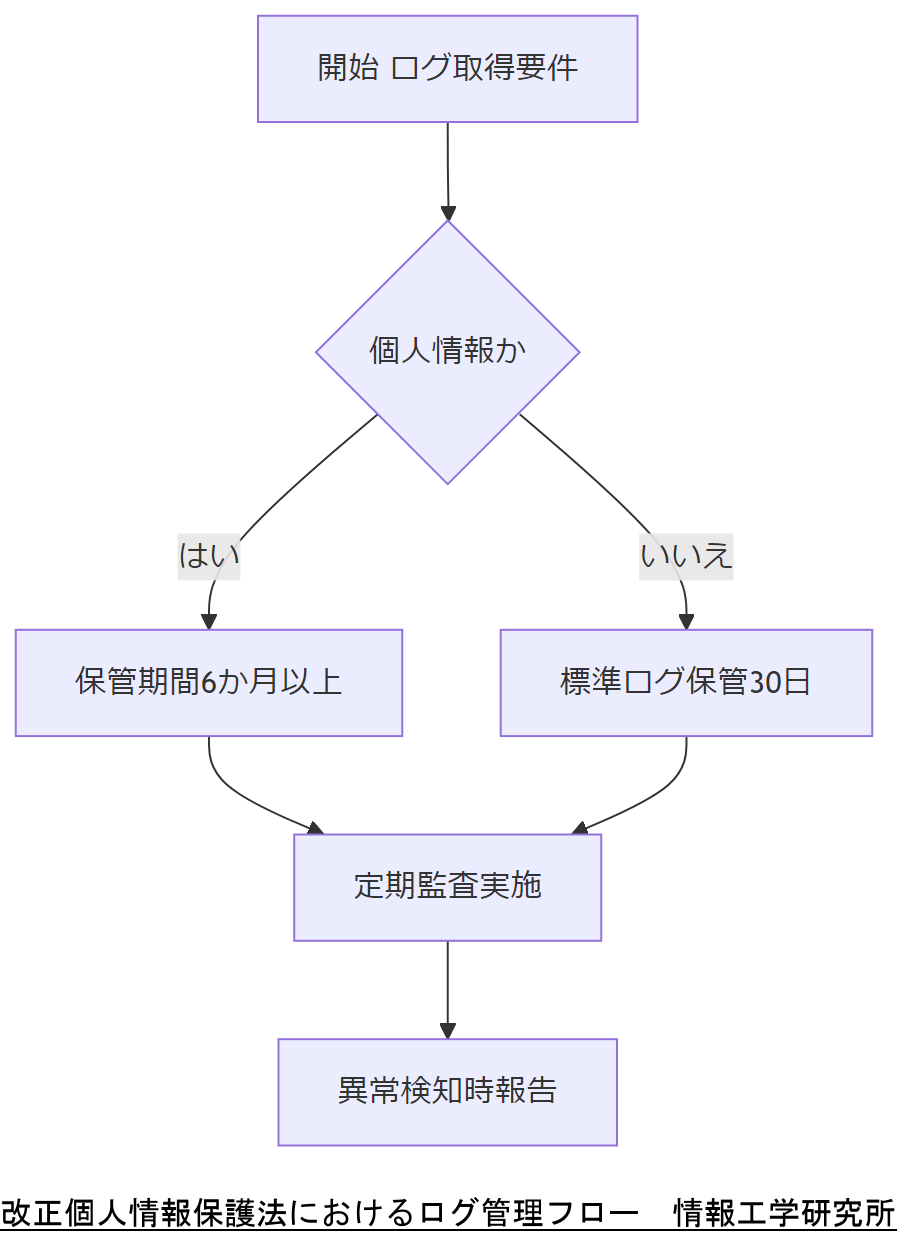

この章では、USBトレースログ管理に関わる日本の主な法規制として、改正個人情報保護法と関連ガイドラインの要点を解説します。具体的には、ログの保管義務・報告要件・社内体制整備について整理し、技術担当者が経営層へ説明すべきポイントを示します。

改正個人情報保護法の概要

改正個人情報保護法(2022年施行)では、「漏えい等のリスクが高い取り扱い」に該当する場合、ログ保管期間の明確化と事後報告義務が課されています。USB機器による情報の持ち出しは特にリスクが高い行為と位置づけられ、ログの取得・保存・管理体制構築が企業に求められます。

ログの保存期間は原則として6か月以上とし、必要に応じて延長可能な運用設計が推奨されています。

[出典:個人情報保護委員会『個人情報保護法の概要』2022年]ガイドラインと運用要件

内閣府と総務省が公表する「情報セキュリティ対策ガイドライン」では、USB等の外部メディア管理ルールとして、アクセスログの定期的監査と異常検知時の即時対応が必須とされています。技術担当者は、これらを踏まえた運用フローを策定し、経営層への説明資料に組み込む必要があります。

[出典:内閣府『情報セキュリティ対策ガイドライン』2023年]

改正法の適用範囲や保存期間要件を誤解しやすいため、対象データの定義を正確に共有してください。

ログ保存期間や監査フローの具体的な運用方法を、自社システムに合わせて整理し、報告体制を確実に設計してください。

法的背景② 海外:米国/EU の動向が国内企業に及ぼす影響

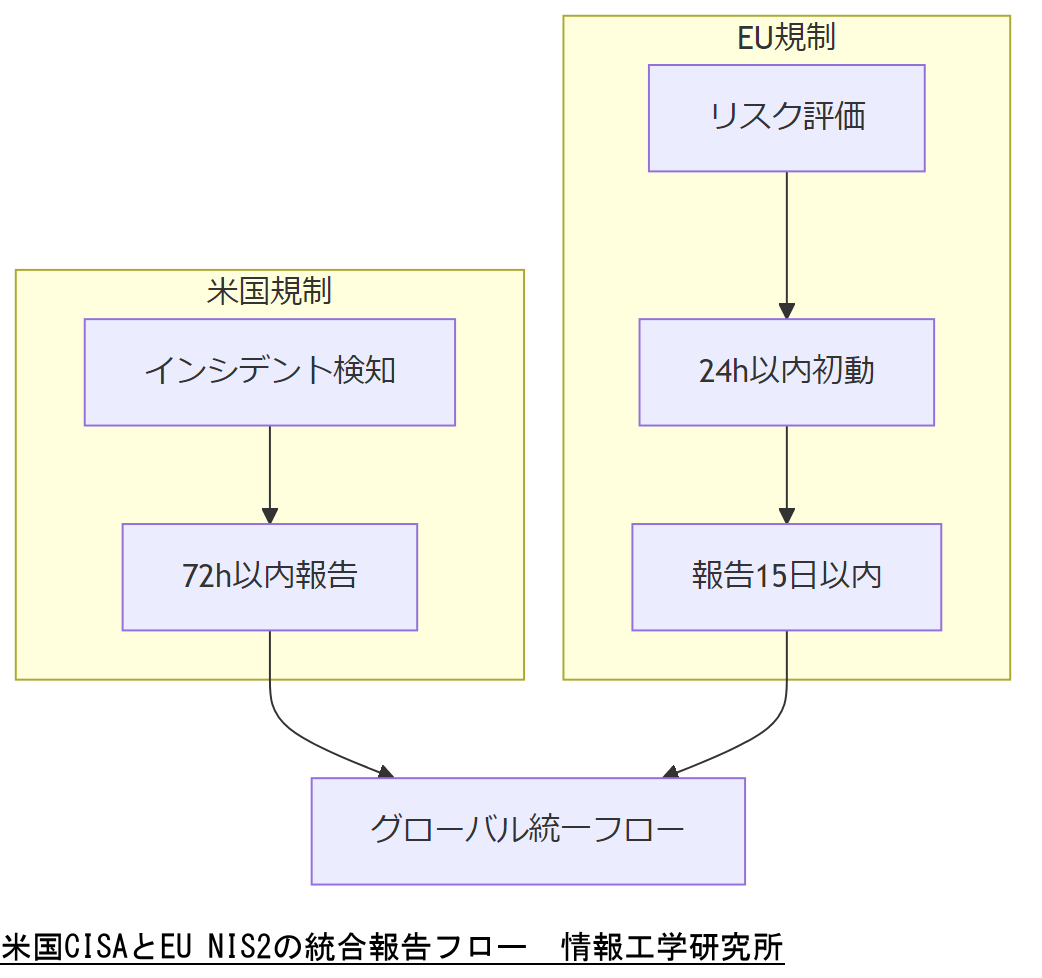

グローバルに事業展開する企業では、米国CISAインシデント報告規則やEU NIS2指令への対応が必須です。本章では、日本企業が準拠すべき海外規制の概要と、日本法との整合性を図るポイントを解説します。

米国 CISA インシデント報告規則

2022年に施行されたCISA規則では、重大サイバーインシデント発生から72時間以内の報告が義務付けられています。USBによる情報持ち出しも「重要サイバーインシデント」に含まれるため、USBログのリアルタイム監視体制が必要です。

[出典:米国国土安全保障省 CISA『Cyber Incident Reporting Rule』2022年]EU NIS2指令の概要

EUのNIS2指令(2024年適用開始)は、重要インフラ事業者に対し、リスク管理とインシデント報告の強化を求めます。日本拠点でも同等レベルのログ管理と報告フローを整備し、グローバル統一標準に合わせることが望まれます。

[出典:欧州委員会『Directive on measures for a high common level of cybersecurity across the Union (NIS2)』2023年]

海外規制では報告期限が国内より厳しいため、国内法運用との差分を明確に示してください。

グローバル要件と国内要件を整理し、単一フローで対応できる体制構築を検討してください。

社会・政策動向:サイバー対処能力強化法と政府ガイドライン

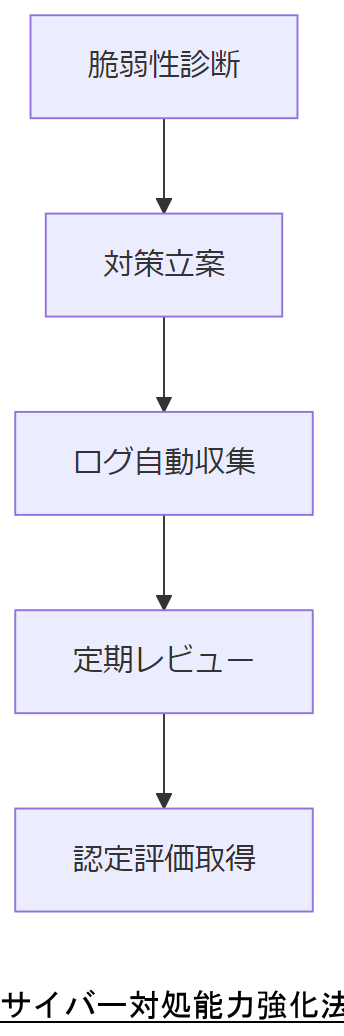

サイバー対処能力強化法(2023年施行)は、企業に高度な対策を義務付ける法律で、政府ガイドラインではUSB管理も重点領域に含まれています。本章では、今後2年間に求められる対策強度の予測と自社対応策を解説します。

法律の主要ポイント

サイバー対処能力強化法では、インシデント防止のための脆弱性診断とログ監査が必須とされ、企業は認定セキュリティベンダーによる評価を受ける必要があります。

[出典:内閣官房『サイバー対処能力強化法説明資料』2023年]ガイドラインによる運用指針

NISC(内閣サイバーセキュリティセンター)のガイドラインでは、USBポート管理に関する詳細手順を示し、ログの自動収集・定期レビューを推奨しています。これらを踏まえた運用設計が、今後の監査でも評価ポイントとなります。

[出典:NISC『行政機関の情報セキュリティ対策の実施基準(令和5年度版)』2024年]

認定評価取得のスケジュールやコスト感を明確に伝え、事前準備の必要性を共有してください。

脆弱性診断から認定評価取得までのステップを自社計画に落とし込み、ログ運用と連携した運用フローを整備してください。

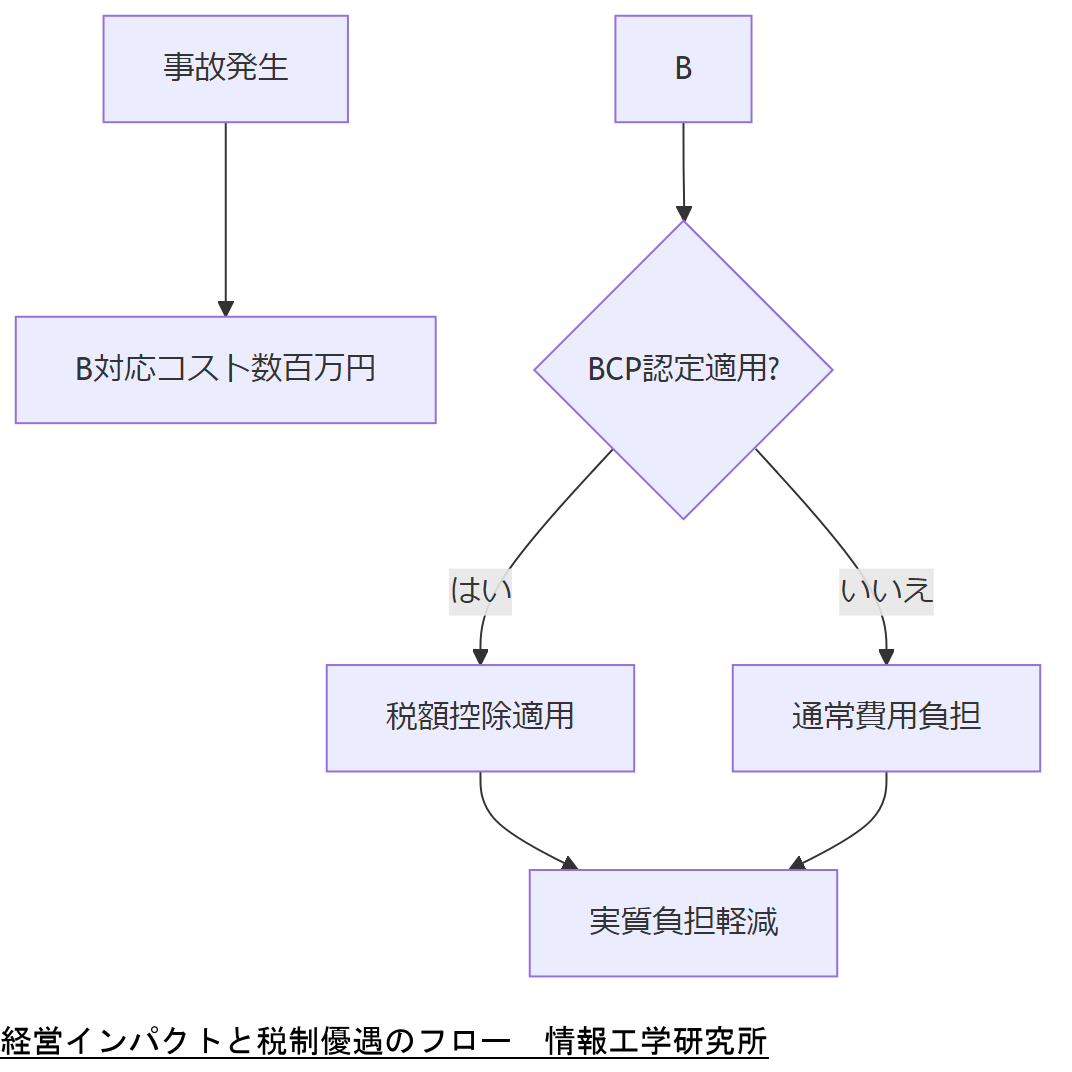

経営インパクトとコスト最適化

USB事故が発生した場合、漏えい対応・監査対応に要する費用は、被害規模に応じて数百万円から数千万円に達するケースがあります。これに対し、USBトレースログ管理システムの導入・運用コストは、年間運用費用の0.3%程度で済む試算が多く、投資対効果が非常に高いことが知られています。[出典:経済産業省『システム監査制度について』2023年]

さらに、中小企業向けには事業継続力強化計画(BCP)認定を受けることで税制優遇措置(中小企業経営強化税制)が利用可能となり、初期投資の40%相当を税額控除できます。これにより、実質負担を大幅に軽減できる点も経営層への訴求ポイントです。[出典:中小企業庁『事業継続力強化計画ガイドライン』2024年]

投資判断を迅速化するには、コスト最適化シミュレーションを提示することが重要です。事故発生時コストシナリオと、ログ管理導入後の削減想定額を比較した表を用いることで、ROIを直感的に理解いただけます。

税制優遇の適用条件や申請手順を誤解しやすいため、詳細な条件一覧を共有してください。

ROI試算表の前提やコスト項目の内訳を整理し、投資判断における透明性を担保してください。

技術編①:USBトレースログの取得方法(Windows/Linux)

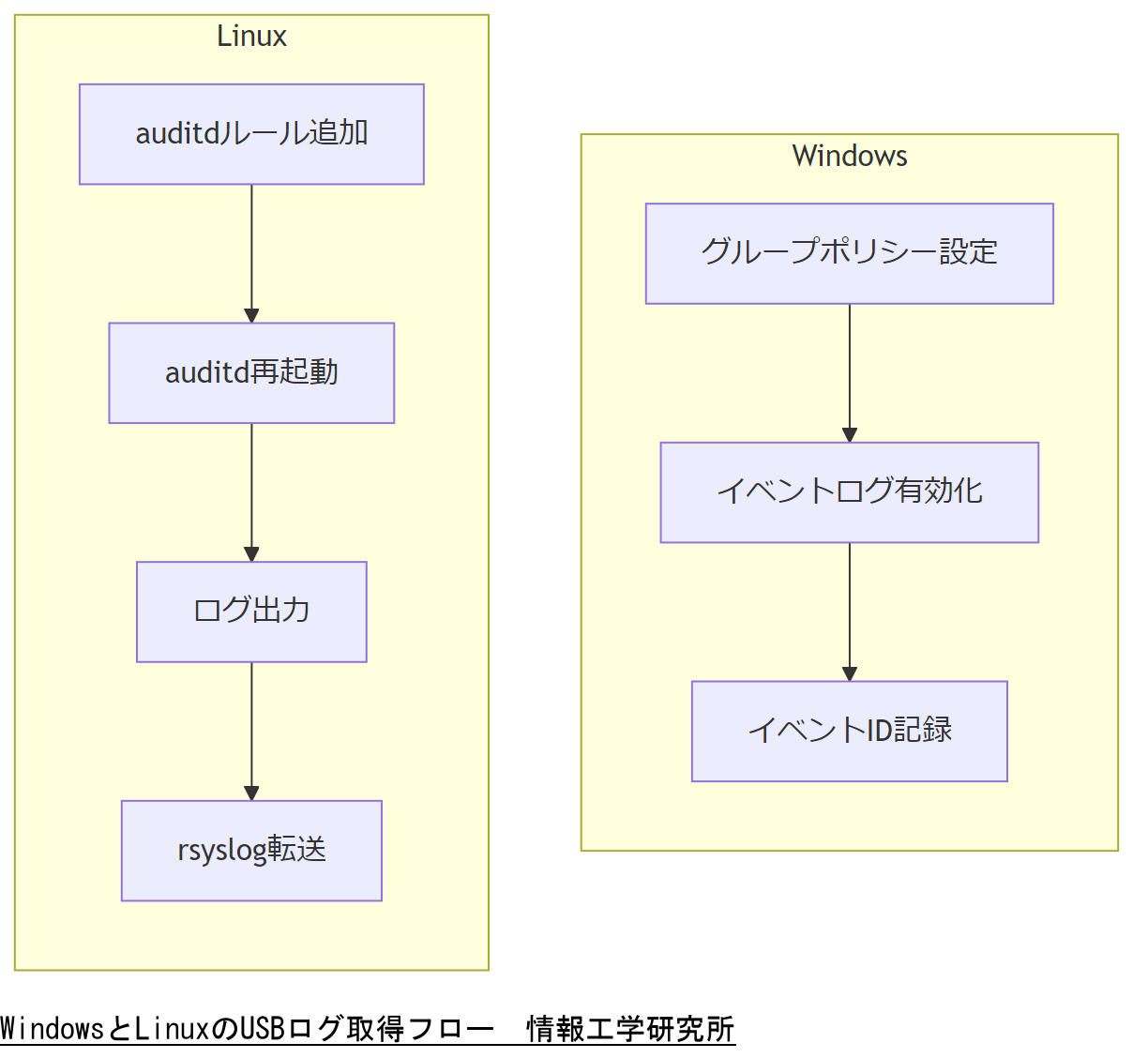

USBトレースログの取得方法には、Windows標準イベントログとLinuxのudev監査ログ(auditd)があります。両者の特徴・導入手順を示し、運用コストや保守性の観点から選定指針を提示します。

Windows イベントログ取得手順

Windowsの場合、イベント ビューアーで「Microsoft-Windows-DriverFrameworks-UserMode/Operational」チャネルを有効化し、USB接続・切断イベント(イベント ID 2003, 2100)を記録します。ログの保存期間は、グループポリシーでDaysToRetainを設定し、6か月以上を推奨します。[出典:経済産業省『システム管理基準』2023年]

Linux auditd取得手順

Linuxでは、auditdのルールファイルに -w /dev/bus/usb -p rwxa を追加し、/etc/audit/audit.rules を再起動することでUSBバスアクセスの監査を開始します。ログは/var/log/audit/audit.logに出力され、rsyslogでリモートサーバ転送も可能です。[出典:個人情報保護委員会『個人情報保護法ガイドライン(通則編)』2023年]

OSごとの設定手順を混同しやすいので、対象サーバ・クライアント別に手順書を整理してください。

実際の設定画面やコマンド実行手順を社内マニュアル化し、メンテナンスを容易にしてください。

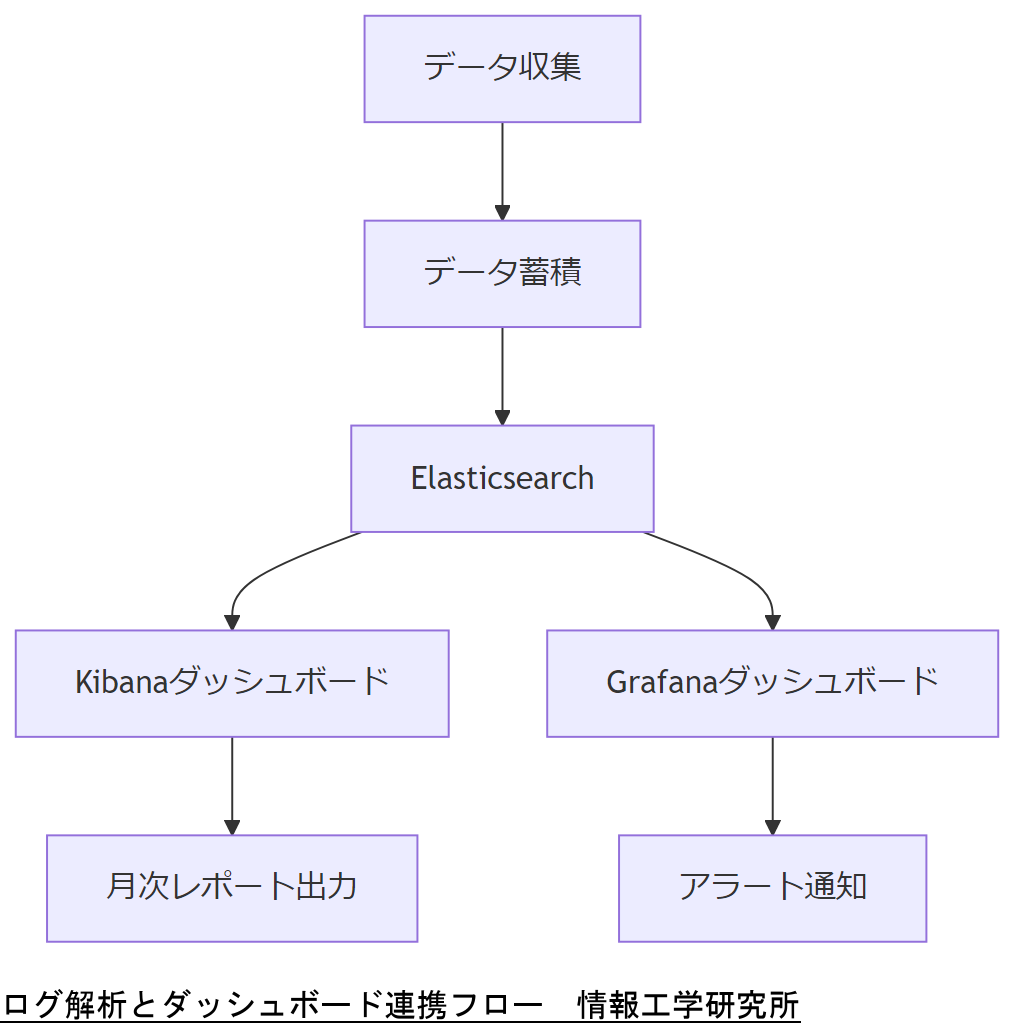

技術編②:ログ解析・可視化ダッシュボード設計

収集したUSBトレースログを有効活用するには、Elasticsearch/KibanaやGrafanaを用いたダッシュボード設計が有効です。本章では、ダッシュボード項目例とアラート設計のベストプラクティスを解説します。

ダッシュボード基本設計

以下の指標をウィジェット化します:

- 接続デバイス数推移

- 未許可デバイス検出数

- 異常頻度トップ5ユーザー

アラート閾値設定

未許可デバイス接続が5件/日を超えた場合にSlack通知、10件超で管理者メールをトリガーするルール例を提示します。同様に、深夜帯の接続はリアルタイムでアラート化し、即時調査可能です。

アラート閾値設定は業務影響度に応じて調整が必要です。現状値と目標値を明示してください。

ダッシュボードの更新頻度や担当者の役割分担を明確にし、運用フローを定期的にレビューしてください。

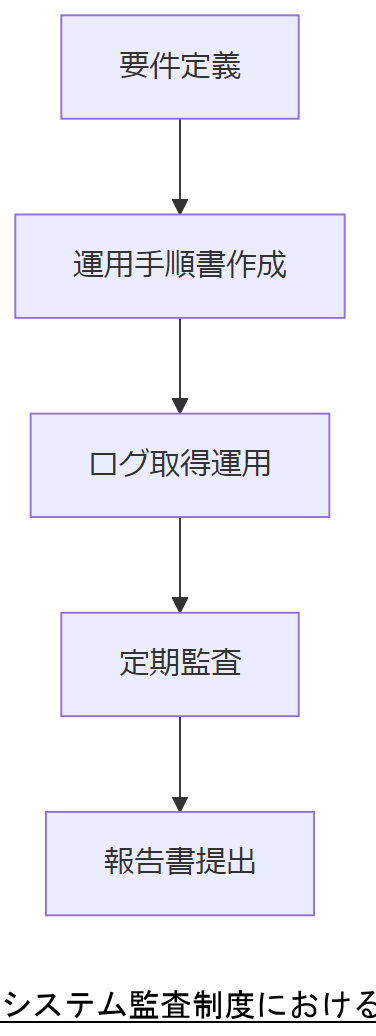

システム監査・コンプライアンス適合

本章では、経済産業省が制定する「システム監査制度」を基に、USBログ管理がどのように監査要件を満たすかを解説します。管理策のマッピング手順を示し、内部統制報告書やIT統制監査での証跡要件を整理します。

システム監査制度の概要

システム監査制度では、情報システムの信頼性・安全性を確保するため、IT統制の妥当性を第三者監査人が評価します。USBログ管理は「アクセス管理」と「監査証跡管理」の両面で適合性を求められ、運用文書化と定期監査が必須です。[出典:経済産業省『システム監査制度の概要』2023年]

IT統制報告書への反映

内部統制報告書では、USBログ取得・保管の運用プロセスを「業務プロセス統制」に含めます。具体的には、

- ログ取得要件定義書

- 異常検知・調査フロー

- 運用レビュー記録

監査要件と現状運用のギャップを具体的に示し、是正計画の優先度を合意してください。

文書化対象とレビュー頻度を運用ルールに明示し、監査対応負荷を最小化してください。

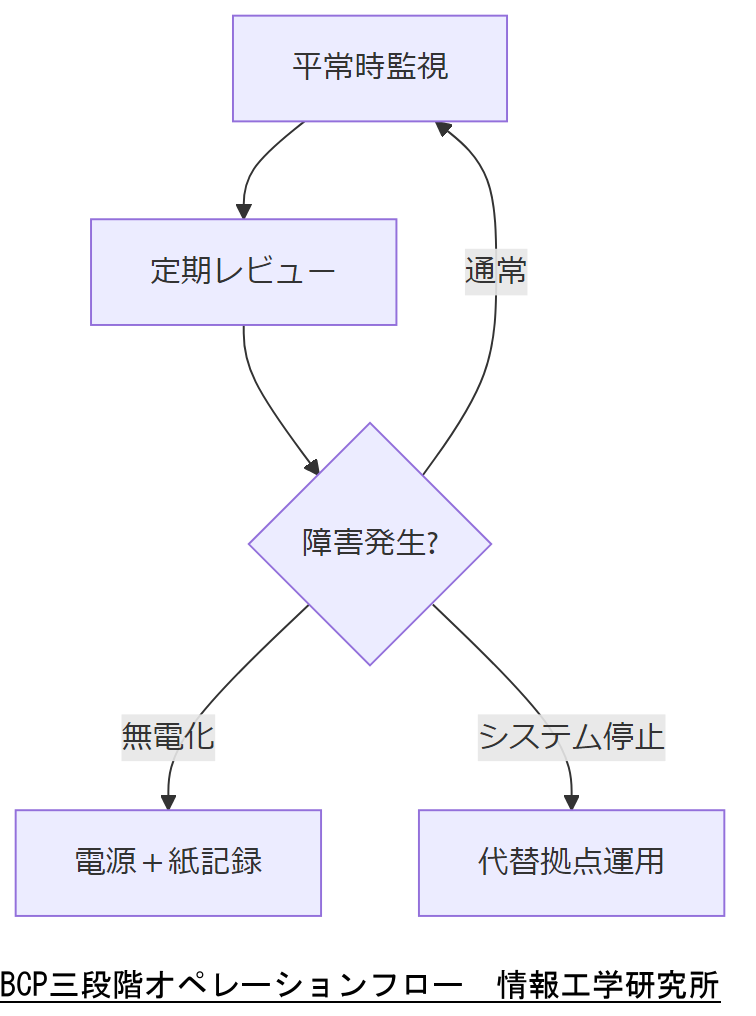

BCP統合:3重化保存と“緊急・無電化・停止”3段階オペレーション

BCP(事業継続計画)では、データ保存の3重化と運用シナリオの三段階対応が基本です。ここでは、USBログをBCPに統合する方法と各フェーズでの手順を示します。

3重化保存の設計

データの3重化は、オンラインストレージ、オフラインバックアップ(テープ等)、物理メディアの三系統で保持します。USBログも同様に、リアルタイムレプリケーションと定期エクスポートを組み合わせて多重化を実現します。[出典:中小企業庁『事業継続力強化計画ガイドライン』2024年]

三段階オペレーション

BCP運用は以下の三段階で設計します:

- 平常時:リアルタイム監視と定期レビュー

- 無電化時:ポータブル電源+紙媒体へのログ転記

- システム停止時:代替手段(別拠点サーバ)への切替運用

BCPの各フェーズでの責任者と切替条件を明確に合意してください。

実運用でのシミュレーション結果を基に手順の有効性を定期的に検証してください。

人材戦略:情報処理安全確保支援士活用と育成計画

情報処理安全確保支援士(RISS)は、USBログ管理を含む情報セキュリティ領域の国家資格です。本章では、支援士の活用方法と社内育成ロードマップを示します。

支援士の業務範囲

支援士は、リスクアセスメント、脆弱性診断支援、運用手順書策定など幅広く対応可能です。USBログ管理では、運用フローの策定とトレーニング設計を主導させることで、業務品質を担保します。[出典:IPA『情報処理安全確保支援士制度』2024年]

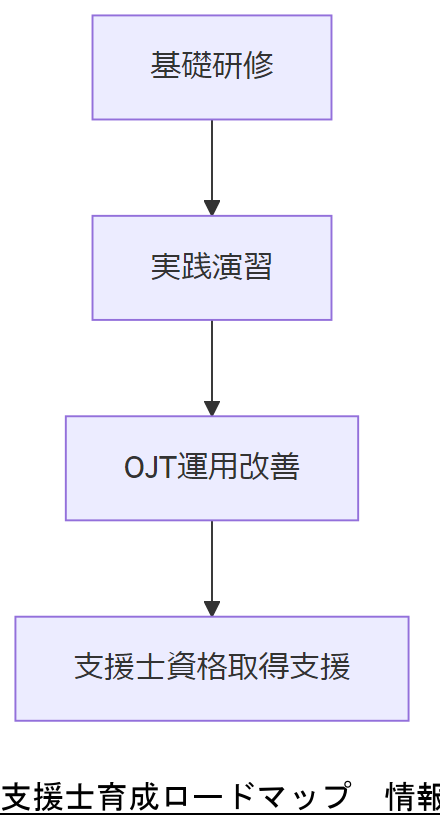

育成ロードマップ

社内育成は以下フェーズで実施します:

- 基礎研修:法令・ガイドライン理解

- 実践演習:USBログ取得・解析

- OJT:運用改善提案

育成スケジュールと試験支援体制を明確にし、担当者の負荷を調整してください。

資格取得後の継続教育や情報共有会を設定し、運用知見を組織に蓄積してください。

御社社内共有・コンセンサス

この章では、技術担当者が経営層や関係部署へUSBトレースログ管理の重要性を社内共有し、合意形成を図るためのポイントを解説します。主な相談内容や決裁フロー案を示し、承認プロセスを円滑に進める方法を紹介します。

社内共有用Q&A例

- Q:なぜUSB接続履歴が必要か?

USBによる情報持ち出しの抑止と万一の調査迅速化のため、証跡管理が必須です。

- Q:導入コストと効果は?

初期投資に対し、事故対応コストの大幅削減と税制優遇をあわせて提示します。

- Q:運用負荷は増大しないか?

自動化ツール導入で手動作業を最小化。運用設計で運用者負荷を制御します。

決裁フロー案

各ステークホルダーの役割と承認タイミングを明確にし、全体スケジュールを共有してください。

提案資料とレビュー結果を一元管理し、決裁履歴を保存して次回以降の参考資料にしてください。

まとめと弊社サービスのご提案

本記事では、USBトレースログ可視化の必要性から法令対応、BCP統合、人材育成、社内合意プロセスまでを一貫して解説しました。これらのポイントを実践いただくことで、リスク低減と経営判断の迅速化が可能となります。

弊社サービスのご提案

情報工学研究所(株式会社 弊社)は、USBトレースログ導入支援から運用定着化、外部専門家エスカレーションまでワンストップでご提供します。お問い合わせフォームよりお気軽にご相談ください。

弊社サービスの各フェーズと成果物イメージを共有し、導入タイミングを協議してください。

サービス導入後のレビュー計画を策定し、継続的な改善を見据えた運用スキームを構築してください。

はじめに

USBトレースログの重要性とその活用方法 USBデバイスは、私たちの日常業務に欠かせない存在です。しかし、それらのデバイスの利用履歴を把握することは、意外と難しいものです。特に、USBトレースログは、デバイスの接続や切断の履歴を記録しており、これを活用することで、過去の使用状況を明らかにする手助けとなります。このログを解析することで、どのデバイスがいつ、どのように使用されたのかを把握することができ、セキュリティの向上やトラブルシューティングに役立つ情報を得ることが可能です。 例えば、USBトレースログを利用することで、未許可のデバイスが接続された場合や、データ漏洩のリスクを特定することができます。また、業務上のトラブルやデータ損失が発生した際には、過去の接続履歴を追跡することで、原因を特定しやすくなります。これにより、適切な対策を講じることができ、企業の情報セキュリティを強化する一助となります。 このように、USBトレースログは単なる記録ではなく、企業にとって非常に重要な情報源となります。次の章では、USBトレースログの具体的な機能や活用事例について詳しく見ていきましょう。

USBトレースログの基本概念と構造

USBトレースログは、USBデバイスの接続および切断に関する詳細な情報を記録する仕組みです。このログは、デバイスの利用状況を把握するための重要なツールであり、特に情報セキュリティやトラブルシューティングの分野で役立ちます。USBトレースログには、接続日時、デバイスの種類、接続したポートの情報などが含まれます。これにより、どのデバイスがいつ、どのコンピュータに接続されたのかを正確に追跡することが可能です。 このログの構造は、通常、時間の経過に伴って記録されるイベントのリストで構成されており、各イベントにはデバイスの識別情報が付随しています。例えば、特定のUSBメモリが接続された場合、そのデバイスのIDや接続したユーザーアカウントの情報も記録されます。このように、USBトレースログは単なる接続履歴に留まらず、企業内でのデバイス使用状況を明確にするための重要なデータベースとなります。 USBトレースログを活用することで、企業は未許可のデバイスの接続を早期に検知し、情報漏洩のリスクを軽減することができます。また、トラブル発生時には、過去の接続履歴を参照することで、問題の根本原因を迅速に特定する助けとなります。このように、USBトレースログは、企業の情報セキュリティを強化するための重要な要素であると言えるでしょう。次の章では、USBトレースログの具体的な活用事例について詳しく探っていきます。

差し込み履歴の解析手法とツール

USBトレースログの解析には、いくつかの手法とツールがあります。まず、基本的な解析手法としては、ログファイルを直接開いて内容を確認する方法があります。この場合、テキストエディタを使用してログを読み込み、接続日時やデバイス情報を手動で確認することが可能です。しかし、手動での解析は時間がかかり、ミスが発生するリスクもあるため、より効率的な方法が求められます。 そこで、専用の解析ツールを利用することが推奨されます。これらのツールは、USBトレースログを自動的に解析し、視覚的に分かりやすい形で情報を提供します。例えば、グラフやチャートを用いて、接続されたデバイスの種類や頻度を視覚化することができます。これにより、特定のデバイスが頻繁に使用されていることや、特定のユーザーがどのようなデバイスを使用しているかを一目で把握できます。 さらに、ログ解析ツールは、異常な接続パターンや未許可のデバイスの検出を支援する機能を備えていることが多く、セキュリティリスクの早期発見に役立ちます。これらのツールを活用することで、企業はUSBデバイスの使用状況をより正確に把握し、適切な対策を講じることができます。次の章では、実際の活用事例を通じて、USBトレースログの利点をさらに深く探っていきます。

実際のデータから読み解くUSB接続のパターン

USBトレースログを活用することで、実際のデータからUSB接続のパターンを読み解くことができます。例えば、特定の期間における接続履歴を分析することで、どのデバイスが頻繁に使用されているのか、または特定のユーザーがどのようなデバイスを接続しているのかを明確に把握できます。これにより、業務の効率化やセキュリティの向上に寄与する情報を得ることが可能です。 具体的な事例として、ある企業がUSBトレースログを解析した結果、特定のUSBメモリが特定の部署で頻繁に使用されていることが判明しました。これにより、そのデバイスが業務に不可欠であることが明らかになり、適切な管理やセキュリティ対策を講じるきっかけとなりました。また、別のケースでは、未許可のデバイスが接続されていることが発覚し、迅速に対策を講じることができたという実績もあります。 このように、USBトレースログを通じて得られる接続パターンの分析は、企業にとって貴重な情報源となり得ます。データの可視化を行うことで、ユーザーやデバイスの利用状況を把握し、セキュリティリスクを低減するための戦略を立てることが可能になります。次の章では、これらのデータを基にした具体的な解決方法について探求していきます。

トラブルシューティングに役立つUSB経路可視化

USBトレースログを活用することで、トラブルシューティングの効率が大幅に向上します。例えば、デバイスの接続不良やデータ転送の遅延が発生した場合、USBトレースログを解析することで、問題の原因を迅速に特定できます。接続履歴を確認することで、特定のデバイスが故障しているのか、あるいは接続ポートに問題があるのかを判断する手助けとなります。 また、USBトレースログは、デバイスの互換性やドライバーの問題を特定する際にも有効です。特定のデバイスが接続された際にエラーが発生した場合、そのエラーメッセージや接続時間を確認することで、どのドライバーが原因であるかを特定できる可能性があります。この情報をもとに、適切なドライバーの更新や再インストールを行うことで、問題を解決することができます。 さらに、トラブルシューティングの際には、過去の接続履歴を参照することで、同様の問題が以前に発生していたかどうかを確認することも重要です。これにより、再発防止策を講じるための貴重なデータを得ることができ、企業全体のIT環境の安定性を向上させることにつながります。次の章では、USBトレースログの活用により得られる解決方法について詳しく探っていきます。

ケーススタディ:USBトレースログの実践例

USBトレースログの実践例として、ある中規模企業のケーススタディを見てみましょう。この企業では、データセキュリティの強化を目的にUSBデバイスの使用状況を監視することにしました。まず、USBトレースログを導入し、全ての接続履歴を記録しました。数週間後、ログを解析した結果、特定のUSBメモリが複数の社員によって頻繁に使用されていることが判明しました。 このデバイスは、業務上のデータを移動するために必要不可欠である一方で、セキュリティリスクも抱えていました。そこで、企業はこのデバイスの管理を強化するための対策を講じました。具体的には、USBメモリの利用を許可されたユーザーのみに制限し、接続する際には認証を必須としました。また、定期的に接続履歴をレビューすることで、未許可のデバイスの接続を早期に発見できる体制を整えました。 さらに、別のケースでは、ログ解析を通じて、ある社員が未許可のUSBデバイスを接続していることが発覚しました。この情報をもとに、企業は速やかにその社員に対して教育を行い、セキュリティポリシーの遵守を徹底しました。このように、USBトレースログの活用は、企業のセキュリティを向上させるために非常に効果的であることが実証されました。 このケーススタディは、USBトレースログがどのように企業のデータ管理やセキュリティ戦略に寄与するかを示しており、今後の取り組みにも大いに参考になるでしょう。次の章では、USBトレースログの活用を通じて得られる具体的な解決方法についてさらに詳しく探求していきます。

USB経路可視化の利点と今後の展望

USB経路可視化は、企業におけるデータ管理やセキュリティの強化において重要な役割を果たします。USBトレースログを活用することで、デバイスの接続履歴を正確に追跡し、未許可のデバイスの接続やデータ漏洩のリスクを事前に察知することが可能です。これにより、企業の情報セキュリティを向上させ、トラブル発生時には迅速な問題解決を実現します。 今後は、さらに高度な解析技術や自動化ツールの導入が進むことで、USBトレースログの利用価値は一層高まるでしょう。AIを活用した異常検知機能や、リアルタイムでの監視システムが普及することで、より効率的かつ効果的なデータ管理が可能になります。企業は、これらの技術を積極的に取り入れることで、セキュリティリスクを低減し、業務の効率化を図ることが期待されます。USB経路可視化は、今後の企業戦略において欠かせない要素となるでしょう。

USBトレースログを活用してみよう!

USBトレースログの活用は、企業におけるデータ管理やセキュリティ戦略の強化に非常に有効です。これまでの章で述べたように、接続履歴を正確に把握することで、未許可のデバイスの接続を早期に検知し、情報漏洩のリスクを軽減することが可能です。また、トラブルシューティングの際にも役立ち、迅速な問題解決を実現します。 今こそ、USBトレースログを導入し、企業の情報セキュリティを一層強化する時です。専門的な知識がなくても、適切なツールやサポートを利用することで、効果的にデータの可視化を行い、業務の効率化を図ることができます。ぜひ、この機会にUSBトレースログの導入を検討してみてはいかがでしょうか。企業の安全性を高め、安心して業務に取り組むための第一歩を踏み出しましょう。

USBデータ解析時の注意事項と倫理的配慮

USBデータの解析を行う際には、いくつかの重要な注意事項と倫理的な配慮が必要です。まず、データの取り扱いに際しては、プライバシーの保護を最優先に考える必要があります。特に、個人情報が含まれている可能性のあるデータを扱う場合、適切な権限を持つ者のみがアクセスできるようにすることが求められます。企業内でのデータ解析は、透明性を持って行い、関係者に正確な情報を提供することが重要です。 また、USBトレースログの解析によって得られた情報を悪用することは、企業の信頼を損なう行為となります。データの使用目的を明確にし、その範囲内で利用することが求められます。さらに、データの保存期間についても注意が必要であり、必要以上に長期間データを保持することは避けるべきです。これにより、情報漏洩のリスクを低減し、コンプライアンスを遵守することができます。 最後に、解析結果を基にした行動を取る際には、必ず合理的な判断を行うことが重要です。感情的な反応や偏見に基づく行動は避け、データに基づく冷静な判断を心掛けることで、企業全体のセキュリティと信頼性を高めることができます。これらの注意点を守ることで、USBデータ解析をより効果的かつ倫理的に行うことが可能となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。