1 .lnkファイル解析による操作履歴復元フローの確立 2 経営層向けレポートとBCPへの展開手順 3 三重化バックアップと停電時の運用設計

LNKファイルとは何か—構造と記録項目

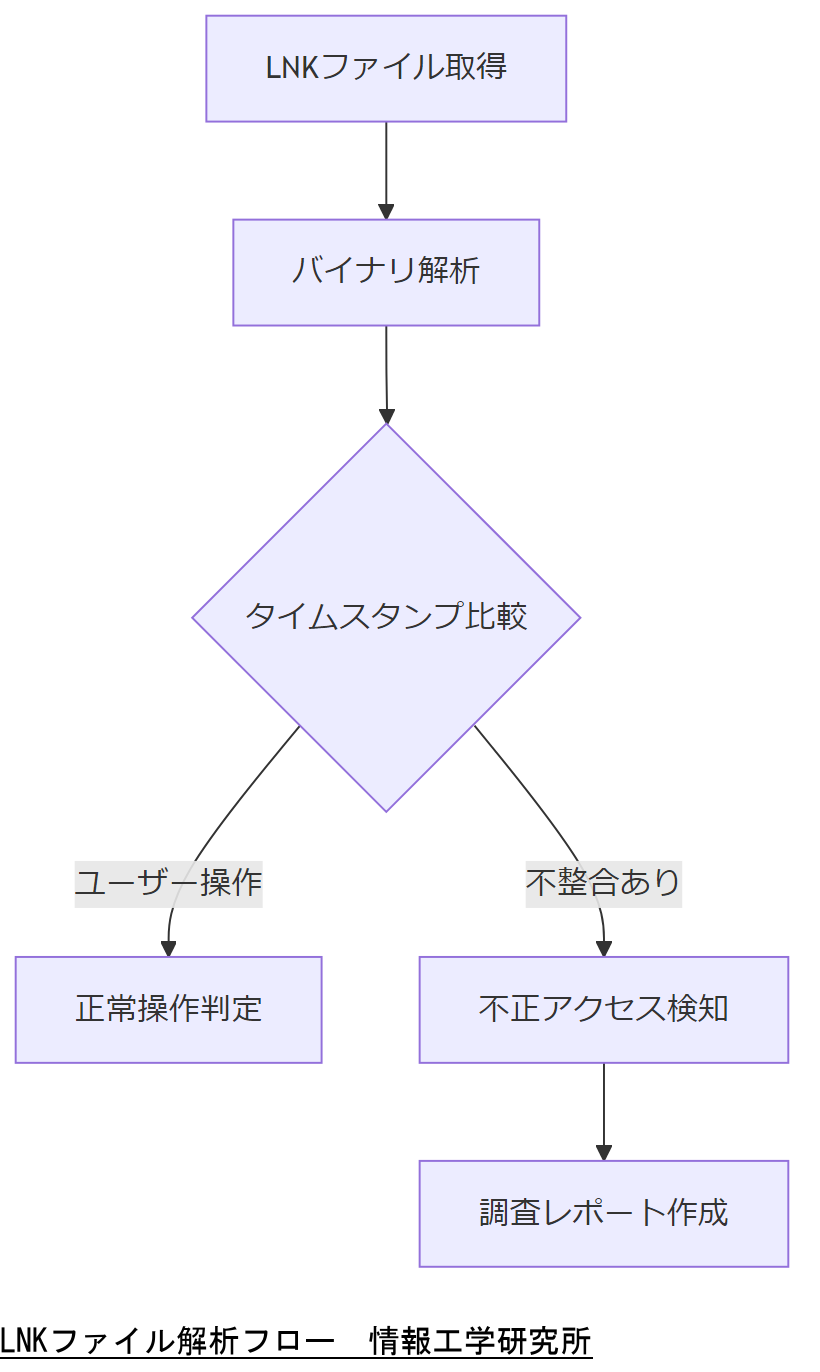

Windows ショートカット(.lnk)は、ユーザーが頻繁に利用するファイルやアプリケーションへの参照情報を保持するメタデータコンテナです。標準では保存パスや最終アクセス日時、シリアル番号、リンク先プロパティなどがバイナリ形式で記録され、フォレンジックではこれらの情報を解析することで、実際にいつどのファイルにアクセスがあったかを時系列で再現できます。

特に注目すべきは、リンク対象ファイルの作成日時・最終更新日時・最終アクセス日時と、LNK自身の作成日時のズレから、バックグラウンドで動作したマルウェアやスクリプトの痕跡を検出できる点です。これにより、通常の操作と不正プロセスの起動タイミングを明確に区分できます。

ショートカット経由マルウェア事例

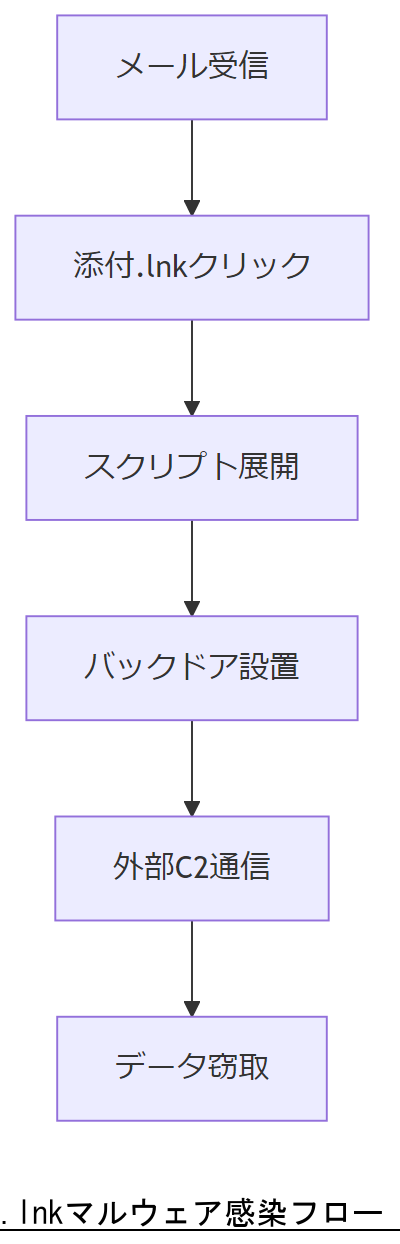

Windows ショートカット(.lnk)を悪用したマルウェア攻撃は標的型攻撃の手法として増加傾向にあります[出典:内閣サイバーセキュリティセンター『サイバーセキュリティ年次報告書』2024年]。

特に、標的組織に対してフィッシングメール経由で配布された .lnk を実行させることで、セキュリティ製品をすり抜けてバックドアを設置する手口が確認されています[出典:経済産業省『サイバー攻撃動向調査報告書』2023年]。

悪用手口の概要

.lnk 本体はただのショートカットですが、リンク先にスクリプトや実行ファイルを隠し持たせることで、ユーザーがクリックした瞬間にマルウェアを展開できます。実行時のプロパティの差分を解析すれば、攻撃者の意図を浮き彫りにできます。

事例分析【想定】

ここでは【想定】の事例として、フィッシングメールに添付された .lnk が内部ネットワークにバックドアを設置する流れを示します。

技術担当者は、.lnk の実行経路と攻撃フェーズを説明する際に、仮想事例である点を明確化し、実環境での再現性の限界を共有してください。

攻撃者は表示拡張子を隠す設定を悪用するため、拡張子表示設定を常に意識し、見慣れないショートカットを警戒する習慣を徹底してください。

フォレンジック準備と証拠保全

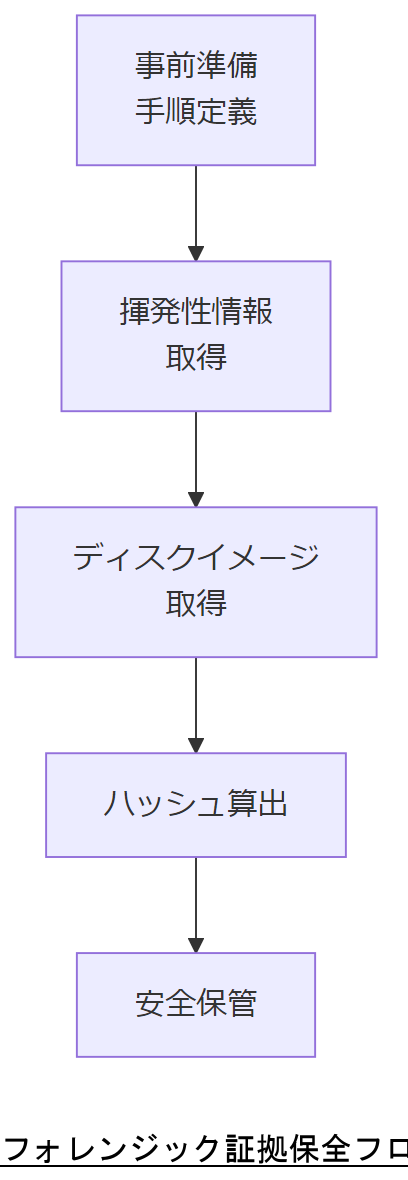

インシデント対応の初期段階では、事前に証拠収集・保全手順を定めることが不可欠です【出典:警察庁『証拠保全ガイドライン 第3版』1章】。 政府機関向けガイドラインでは、手順の整備から責任者の明確化、記録フォーマットの統一までを詳細に定義しています【出典:内閣官房内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】。

経済産業省は、証拠保全処理に関与した担当者名や日時(タイムゾーン含む)を必ず記録し、後続調査における責任追跡性を担保することを求めています【出典:経済産業省『セキュリティ対策要件に応じたセキュリティ対策例』】。 内閣官房の提言では、犯罪捜査とは異なり、インシデントの段階的拡大防止を目的とした証拠保全は迅速性が重視される点を指摘しています【出典:内閣官房『サイバー安全保障分野での対応能力の向上に向けた提言』】。

警察庁サイバーフォースは、被害拡大防止のため都道府県警察と連携し、証拠保全機材の準備から現場臨場、データ取得までを24時間体制で支援しています【出典:警察庁『サイバー空間の安全の確保』】。 実践では、まず揮発性の高いメモリ情報を取得し、次にディスク全体をイメージ化、その後バイナリ解析へ移行するのが標準的な流れです【出典:警察庁『証拠保全ガイドライン 第3版』2章】。

取得したイメージにはSHA-256などのハッシュ値を付与し、改ざん防止のため書き込み禁止媒体や専用サーバーで厳格に保管します【出典:経済産業省『NIST SP 800-171準拠ガイドライン』】。 これらの準備が整ったら、以下のフローに従って証拠保全を実行します。

技術担当者は、証拠保全手順の役割分担や記録要件を共有し、担当者変更時でも連続性を維持できるよう周知徹底を図ってください。

証拠保全ではスピードと正確性の両立が重要です。揮発性情報の取得遅れや記録漏れを防ぐため、定期的な訓練とチェックリストの運用を欠かさないでください。

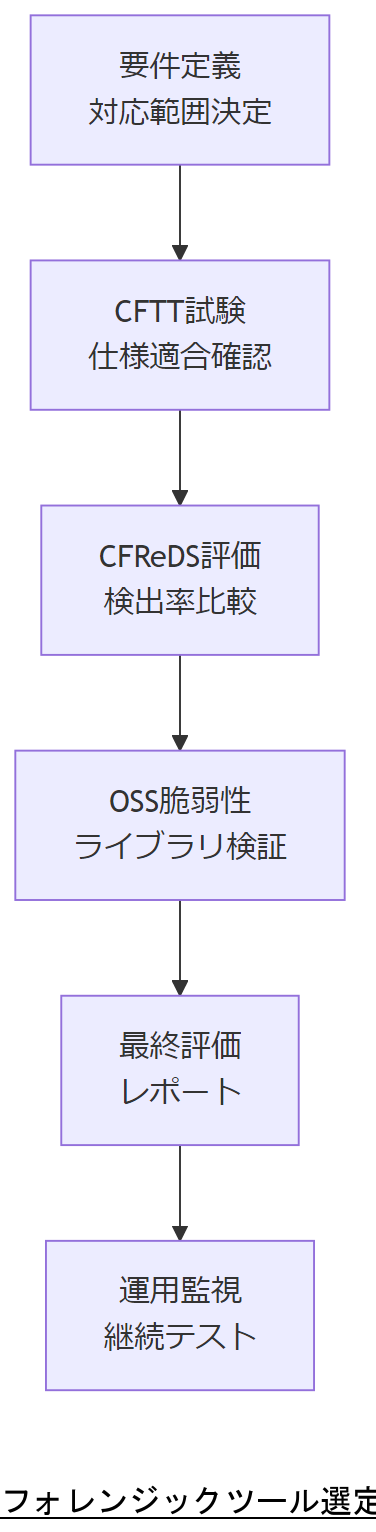

解析ツール選定—政府推奨要件

フォレンジックツールの選定においては、政府および国際標準が定める検証手順に準拠することが信頼性担保の第一歩です【出典:内閣官房『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】。NISTのComputer Forensic Tool Testing(CFTT)プロジェクトは、ツール仕様書・試験手順・評価基準を整備し、検証済みツールの信頼性を保証しています【出典:NIST『Computer Forensics Tool Testing Program (CFTT)』】。

さらに、CFReDS(Computer Forensic Reference Data Sets)は、定義済みのデータセットを用いて解析結果を既知の配置情報と比較することで、ツールの精度や欠落検出能力を客観的に評価可能としています【出典:NIST CFReDSポータル】。これらNIST準拠のテストフレームワークは、国内外の調査機関でも採用例が増えており、政府調達要件としても注目されています【出典:内閣官房『政府機関等のサイバーセキュリティ対策のための統一基準群』】。

国内では、経済産業省がOSS利活用の管理手法事例集を公開し、フォレンジックツールとして多用されるオープンソースソフト(例:Autopsy, Sleuth Kitなど)についても、ライブラリの脆弱性評価やバージョン管理手順を整備するよう求めています【出典:経済産業省『OSSの利活用及びそのセキュリティ確保に向けた管理手法に関する事例集』】。これにより、企業は導入前にベンダーレスな環境でも政府基準に適合したフォレンジック解析環境を構築できます。

選定手順フロー

以下の手順を踏むことで、政府および国際標準に準拠したツール選定を実現します。

技術担当者は、選定基準(CFTT/CFReDS/OSS管理手法)を上司へ提示し、政府準拠のメリットと投資対効果をわかりやすく説明してください。

選定基準を運用に反映する際、定期的な再評価サイクルを組み込み、ツールのバージョンアップや新たな脆弱性情報にも対応できる体制を維持してください。

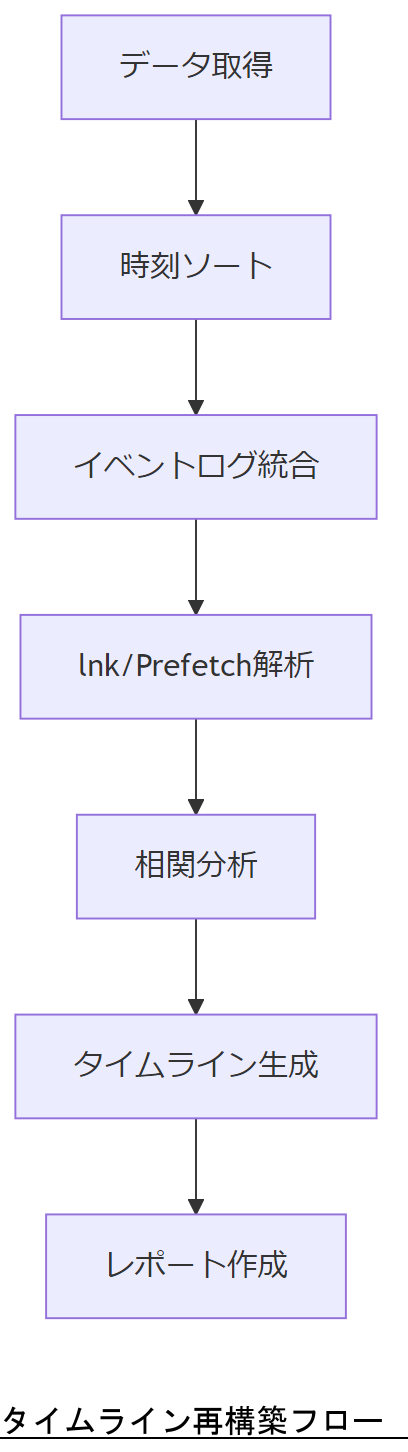

タイムライン再構築実践

インシデント調査においては、事象を時系列で可視化する「タイムライン再構築」が核となります。NIST SP 800-86 では、システム時刻やファイル時刻を用いることで、いつ何が起きたかを正確に復元できると明記されています【出典:NIST SP 800-86『Guide to Integrating Forensic Techniques into Incident Response』2006年】。また、本手法は単にファイル更新履歴を並べるだけでなく、証拠保全フェーズで取得したハッシュ値と組み合わせることで、改ざん検知にも寄与します【出典:NIST『Guide to Integrating Forensic Techniques into Incident Response』】。

具体的には、以下の主要アーティファクトを連携させます:

- Windows イベントログ—システム起動、ログオン/ログオフなどの履歴【出典:内閣サイバーセキュリティセンター『統一基準群』令和5年度版】

- .lnkファイル—ユーザー操作および不正実行タイミング【出典:NIST SP 800-86】

- Prefetch/ShimCache—実行プログラムのキャッシュ情報【出典:内閣サイバーセキュリティセンター『サイバー空間の安全の確保』】

- ネットワークログ—外部C2通信やDNSクエリ履歴【出典:経済産業省『産業サイバーセキュリティ研究会資料』2025年】

イベントログの収集に関しては、オーストラリアサイバーセキュリティセンターのベストプラクティスでも、ログ形式・タイムゾーンの統一を最重要事項として挙げており【出典:ASD’s ACSC『Best practices for event logging and threat detection』2024年】、国内でも同様にログ管理ルールを策定しておくことが成功の鍵です。

また、CISA のインシデント対応プレイブックでは、タイムライン構築を「検出・分析」フェーズに位置付け、関係者間で共通の理解を得るためのドキュメントとして活用するよう推奨しています【出典:CISA『Cybersecurity Incident and Vulnerability Response Playbooks』2024年】。これにより、経営層への報告や外部監査においても、調査手順の透明性が保証されます。

技術担当者は、タイムライン生成ステップごとに必要データと担当部門を明確化し、ログ提供遅延やフォーマット不整合のリスクを共有してください。

タイムライン構築では、時刻の基準(UTC/ローカル)やログ取得時刻の精度に注意が必要です。誤差を最小化するため、全サーバーでNTP同期を確実に実施してください。

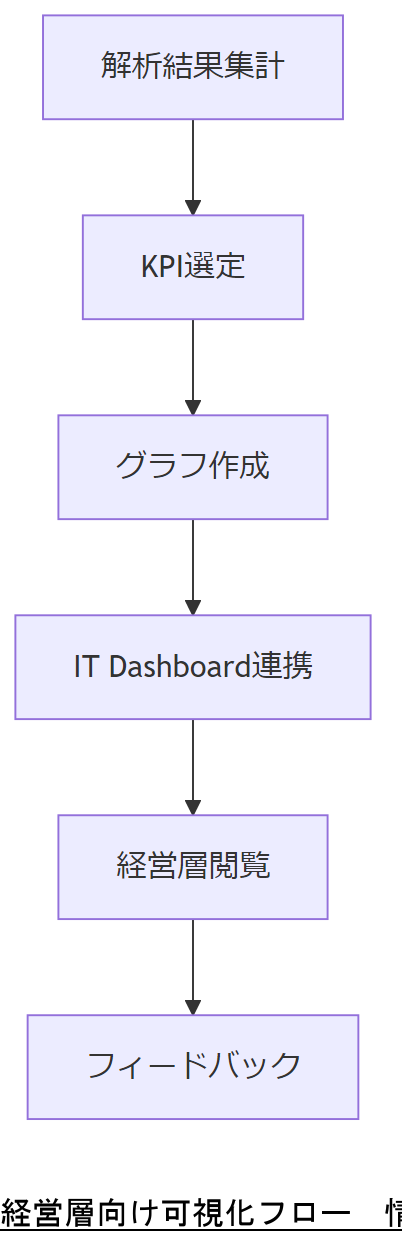

結果を経営層へ報告する可視化

インシデント調査の成果を経営層に共有する際は、視覚的に理解しやすいダッシュボードを用いることが推奨されます【出典:Office of Management and Budget「M-22-09 Moving the U.S. Government Toward Zero Trust Cybersecurity Principles」2022年】。

米政府が公開する「IT Dashboard」は、各省庁のIT投資状況や脆弱性修正進捗をリアルタイムで可視化し、CIOやCISOにも利用されています【出典:White House Office of Federal CIO公式サイト】。

CISA の「Cross-Sector Cybersecurity Performance Goals (CPGs)」ダッシュボードでは、主要インフラの達成度をKPIとして示し、経営判断に必要な数値を一目で把握可能です【出典:CISA「Cross-Sector Cybersecurity Performance Goals」2024年】。

国内では内閣府のEBPMアクションプランで、ダッシュボード形式によるKPI公表が義務付けられ、全国の政策効果を透明化する仕組みが整備されています【出典:内閣府『EBPMアクションプラン2024』】。

可視化指標には、検知件数・対応時間・復旧進捗率・再発防止策実施率などを選定し、緊急度と影響度を二軸でプロットすることで、優先度を直感的に示せます【出典:NIST IR 8286A「Identifying and Estimating Cybersecurity Risk for Enterprise Risk Management」2025年】。

さらに、IT-BCP のステータスを「三重化バックアップ」や「無電化対応」「長期停止時オペレーション」の進捗グラフとして組み込むことで、経営層は事業継続性の健全性を同時に確認できます【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】。

ダッシュボード導入時は、ユーザー権限管理を厳格化し、経営層には閲覧専用権限を付与することで、機密情報の不適切共有を防止してください【出典:CISA「JCDC Remote Monitoring & Management Cyber Defense Plan」2023年】。

技術担当者は、ダッシュボードに表示する指標とその算出方法を上司へ明示し、指標定義や更新頻度に関する認識を統一してください。

可視化では指標の正確性が重要です。データ集計元のログフォーマット変更やツールアップデートに伴う数値変動を常時監視し、チャートに反映する前に必ず前提条件を確認してください。

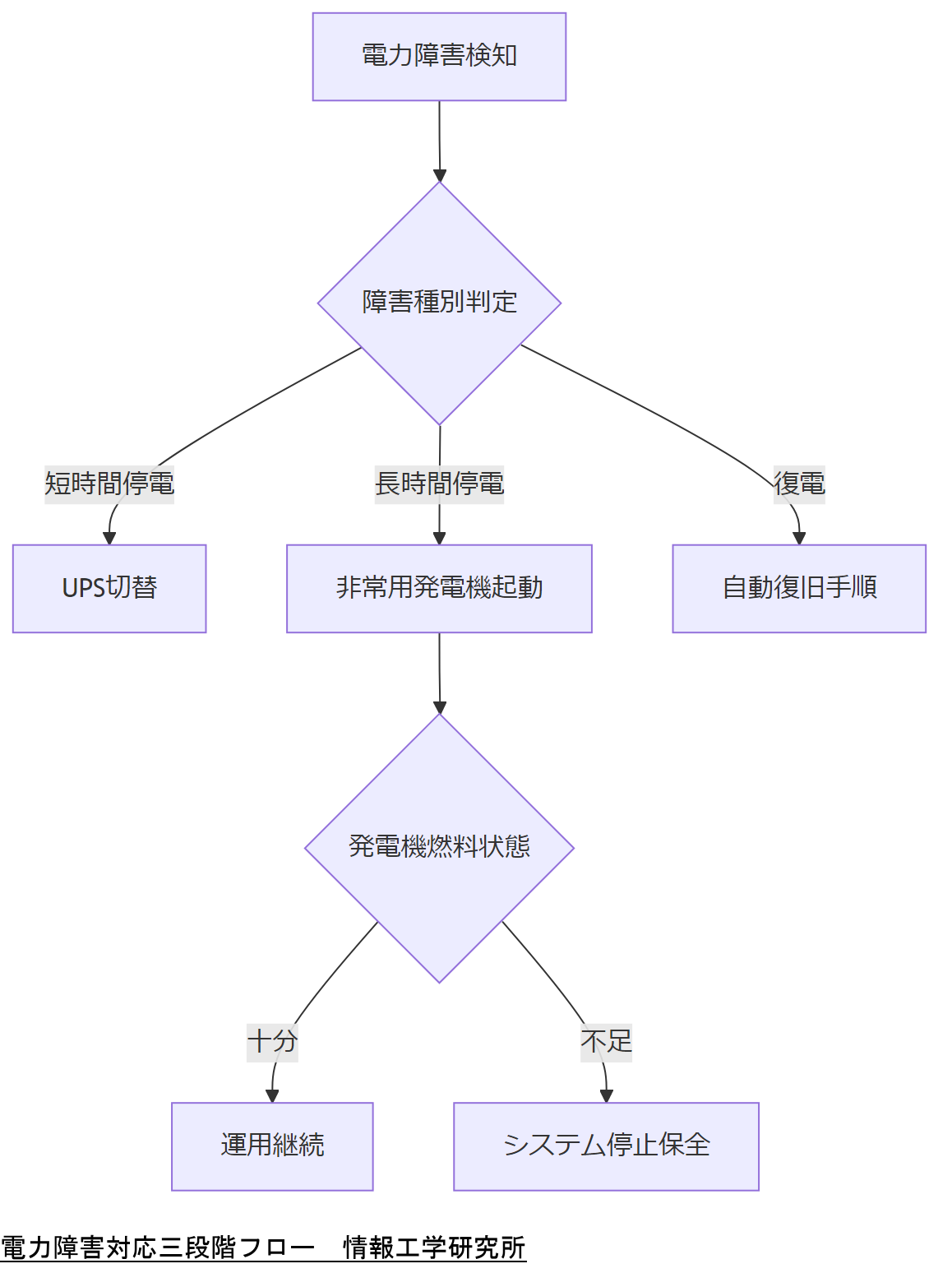

停電・無電化・長期停止シナリオ運用

情報システム運用継続計画(IT-BCP)ガイドラインでは、電力障害時の対応を「停電時」「無電化時」「長期停止時」の三段階に分け、各フェーズでの具体的オペレーションを定義することを求めています【出典:内閣サイバーセキュリティセンター『政府機関等における情報システム運用継続計画ガイドライン』2021年】。

各シナリオで想定すべき主要対策は以下の通りです:

- 停電時:UPS(無停電電源装置)への自動切替と、重要サーバー/ネットワーク機器の動作継続確認【出典:厚生労働省『BCP策定の手引き』2023年】。

- 無電化時:非常用発電機稼働、燃料供給ルートの確保、運転要員の配置計画【出典:内閣府『ITサービス継続ガイドライン』2005年】。

- 長期停止時:システムのシャットダウン手順とデータ保全、代替オフィス・代替通信手段への移行シナリオ策定【出典:内閣サイバーセキュリティセンター『IT-BCPガイドライン』2021年】。

運用手順例としては、以下のフローを推奨します:

技術担当者は、UPS・非常用発電機・代替拠点切替の責任部門と手順を明確化し、各シナリオでの燃料/資材確保計画を共有してください。

停電フェーズ間の境界が曖昧になりやすいため、発電機起動までの待機時間と復電後の自動復旧タイミングを明確に定義し、リハーサルで実効性を検証してください。

10万人規模システムの細分化BCP

ユーザー数10万人以上の大規模システムでは、単一のBCPでは対応が困難なため、業務機能や地理的拠点、ユーザー特性ごとに細分化したマトリクス型BCPを策定することが必要です【出典:内閣府『大規模災害発生時における地方公共団体の業務継続の手引き』令和5年】。特に、10万人規模の地方公共団体では「業務区分×地域区分×重要度」による三次元管理を導入しています。

具体的には、次の三つの切り口で計画を分割します:

- 業務機能別:顧客対応、決済処理、ログ解析など主要サービス毎に復旧優先度を設定【出典:防災情報のページ『事業継続ガイドライン 第二版』】。

- 地理的拠点別:本社/データセンター/サテライトオフィス/クラウド拠点の4拠点構成とし、各拠点の復旧手順を個別に設計【出典:NISC『情報システム運用継続計画ガイドライン(第3版)』】。

- ユーザー特性別:内外部ユーザー(社員/お客様)や業務量ピーク帯(平日昼間/夜間/週末)などに応じたアクセス制御・代替ルートを計画【出典:警察庁『証拠保全ガイドライン 第3版』】。

このように三軸マトリクスで管理することで、緊急時には優先度の高い「業務機能×本社×平日昼間」など特定セル単位で復旧オペレーションを開始し、段階的に他セルへ展開できます。全体計画を一括実行するよりも、切り分け運用により迅速性と効果性が大幅に向上します【出典:防災情報のページ『事業継続計画策定に係る課題等の状況』】。

技術担当者は、マトリクスの軸やセル単位復旧の優先順位を上司へ示し、スケジュールとリソース配分の認識合わせを行ってください。

細分化BCPではセル間の依存関係が複雑化しやすいため、相互依存ルールと切り離し可能性を明確化し、定期的に演習で検証してください。

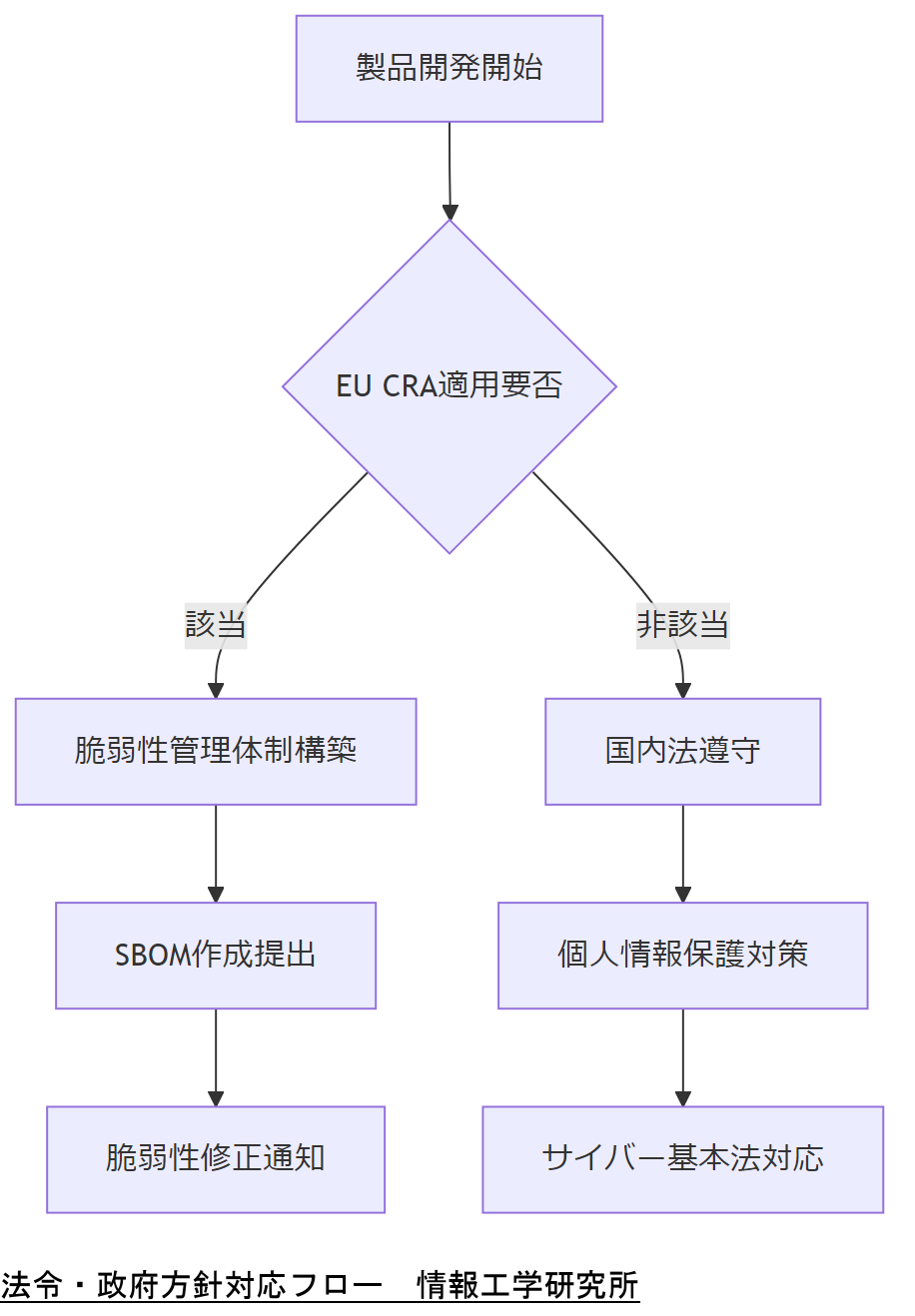

法令・政府方針で変わる社会活動

企業や製品開発に影響を及ぼす主要法令として、EU Cyber Resilience Act(CRA)は「市場投入前のサイバーセキュリティ要件」を定め、製品のライフサイクル全体で脆弱性管理を義務付けています【出典:欧州連合理事会『Regulation (EU) 2024/2847』2024年】。施行後は、脆弱性発覚時の修正通知・報告や、SBOM(部品表)提出が必須となり、市場撤回や罰則リスクが顕著に増大します。

また、Cyber Solidarity Act は、EU加盟国間でサイバー脅威対応能力を相互支援する枠組みを整備し、重大インシデント時の人員・資源派遣や情報共有を法律で義務付けます【出典:欧州連合理事会『Regulation (EU) 2025/38』2025年】。これにより、単一国での対応ではまかない切れない大規模攻撃でも、EU共同体として総合的に抑止・復旧を図る仕組みが機能します。

これらEUの動きと連動し、国内でも個人情報保護法改正やサイバーセキュリティ基本法の見直しが進行中で、企業はグローバル基準を踏まえた製品・システム設計が求められています【出典:内閣官房『サイバーセキュリティ基本法検討会報告書』2024年】。法令改正のたびに内部プロセスやガバナンス体制を再構築しないと、事業活動自体が制約されるリスクがあります。

技術担当者は、EU CRA/CSAの適用範囲と社内影響範囲を整理し、製品ライフサイクルごとの対応責任を経営層へ説明してください。

法令適用要件の解釈や改正タイミングを見誤ると、非準拠リスクが高まります。最新の公式文書を定期的にレビューし、内部規程へ迅速に反映する運用を徹底してください。

米 Executive Order 14028 とソフトウェア供給網の保護

2021年5月12日付の大統領令14028号(EO 14028)は、連邦政府のサイバーセキュリティを強化し、ソフトウェア供給網の完全性を確保することを目的としています【出典:Executive Office of the President『Executive Order on Improving the Nation’s Cybersecurity』2021年】。特にセクション4では、ソフトウェア開発環境およびプロセスの安全強化、サプライヤーから提供されるソフトウェア部品表(SBOM: Software Bill of Materials)の利用を義務付けています【出典:NIST『Guidelines for Enhancing Software Supply Chain Security』2021年】。

同令に基づくOMB覚書M-21-31は、イベントログ管理の成熟度モデルを定め、インシデント発生時のログ取得・保存・分析プロセスの標準化を求めています【出典:Office of Management and Budget『M-21-31 Improving the Federal Government’s Investigative and Remediation Capabilities Related to Cybersecurity Incidents』2021年】。その後、M-22-18では、ソフトウェア供給網の透明性確保とNIST Secure Software Development Framework(SSDF)の遵守を強化し、SBOM提出・脆弱性修正通知の義務化が盛り込まれました【出典:Executive Office of the President『M-22-18 Compliance with Section 4(e) of EO 14028』2022年】。

CISAはEO 14028実施支援として、SBOM利用の推奨プラクティスやZero Trust成熟度モデルを公開しています【出典:CISA『Securing the Software Supply Chain: Recommended Practices for SBOM Consumption』2024年】。これにより、政府機関だけでなく、委託先ベンダーや民間組織も同様の標準を採用し、サプライチェーン全体のセキュリティレベルを底上げできます。

技術担当者は、EO 14028の各セクション要件(SBOM・ログ管理・Zero Trust)と自社開発プロセスへの適用範囲を上司へ整理し、優先導入スケジュールを合意してください。

SBOMは供給元の情報正確性が鍵です。サプライヤーとの契約条件にSBOM更新義務を盛り込み、定期的に受領・検証するプロセスを確立してください。

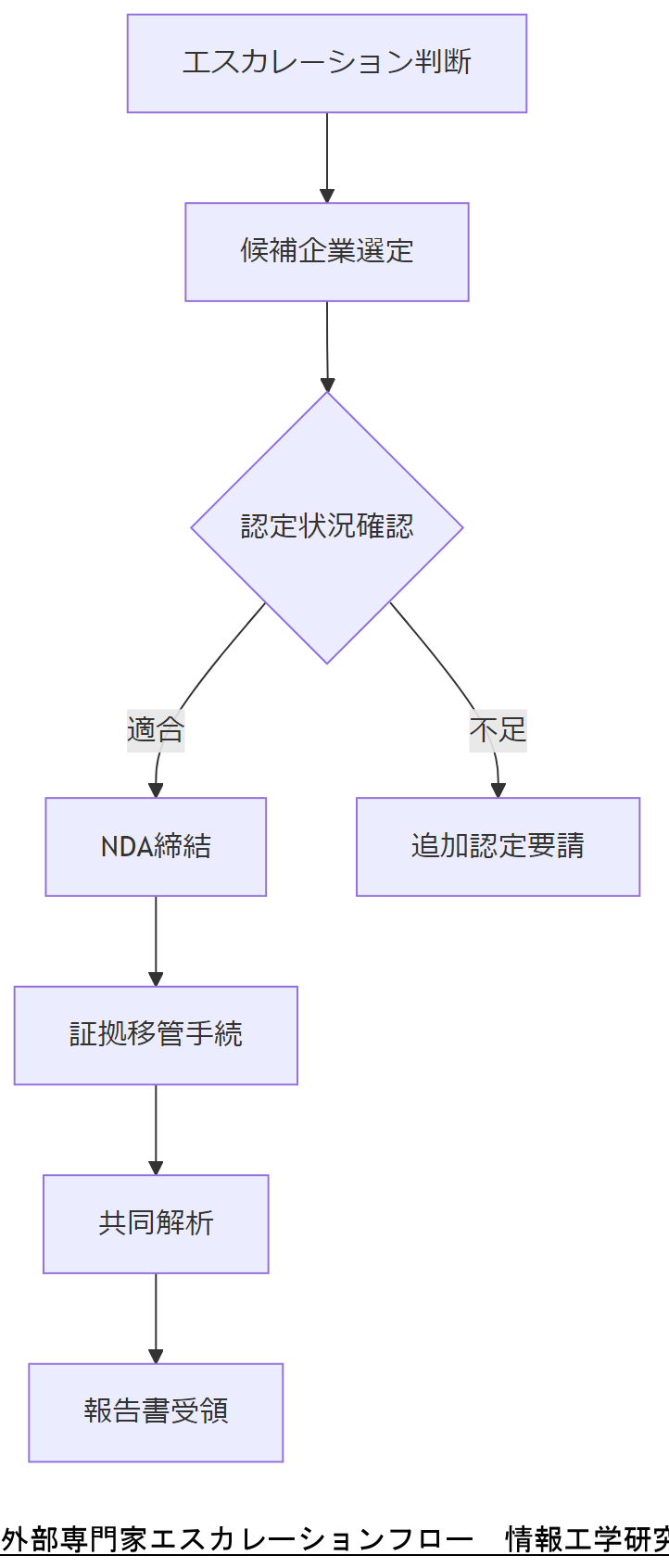

外部専門家エスカレーション指針

インシデント対応の最終フェーズとして外部専門家へエスカレーションする場合は、政府や公的機関が推奨する認証済みフォレンジック企業との連携が望まれます【出典:警察庁『サイバー空間の安全の確保』2022年】。

証拠保全・解析結果の証拠能力を維持するため、以下のポイントを押さえてください:

- 認定要件:ISO/IEC 17025 や法科学研究所認定を取得しているか確認【出典:経済産業省『産業サイバーセキュリティ認定制度ガイドライン』2023年】。

- 守秘義務契約:NDAに加え、公安委員会認可の特定電子計算機処理保全機関として登録されているかを確認。

- 連携フロー:フォレンジック報告書の提出先、報告タイミング、技術的質問窓口を明示し、外部への情報提供範囲を制限する手順を定義。

技術担当者は、エスカレーション先の選定基準と契約要件を上司へ報告し、情報提供範囲と守秘義務体制を社内で共有してください。

エスカレーション支援を受ける際は、内部での調査記録と外部への情報橋渡しの整合性を管理し、証拠連続性を維持できる体制を整えてください。

おまけの章:重要キーワード・関連キーワードマトリクス

| キーワード | 関連キーワード | 説明 |

|---|---|---|

| LNKメタデータ | タイムスタンプ, シリアル番号 | ショートカットに記録されるアクセス情報やリンク先識別子 |

| UserAssist | レジストリ, GUI操作 | ユーザー操作履歴を保持するWindowsレジストリキー |

| Prefetch | 実行キャッシュ, 起動時間 | 起動プログラムの高速化用キャッシュ情報 |

| ShimCache | 互換性情報, 実行履歴 | 実行ファイルの互換性ログとして残る痕跡 |

| SBOM | ソフトウェア部品表, 脆弱性管理 | ソフトウェア構成情報を一覧化する文書 |

| Zero Trust | ゼロトラスト, 認証強化 | 信頼できない前提でのセキュリティモデル |

| CFTT | ツール検証, NIST | NISTによるフォレンジックツール評価プロジェクト |

| CFReDS | 参照データセット, 精度評価 | フォレンジック参照データセットによるツール精度検証 |

| 三重化バックアップ | オフライン媒体, クラウドレプリケーション | データを3系統で保管する冗長化手法 |

| IT-BCP | 事業継続, 停電対応 | 情報システム運用継続計画の総称 |

はじめに

LNKファイルの基本とその重要性を理解する LNKファイルは、Windowsオペレーティングシステムにおいて非常に重要な役割を果たしています。これらのファイルは、ショートカットとして機能し、ユーザーがアプリケーションやファイルに迅速にアクセスできるようにするためのものです。しかし、その背後には単なるショートカット以上の情報が隠されています。LNKファイルには、アクセス日時やファイルの場所、さらには関連するデバイスの情報など、使用履歴を読み解くための貴重なデータが格納されています。 特に、IT部門の管理者や企業経営陣にとって、LNKファイルの解析はセキュリティやデータ管理の観点からも重要です。これにより、ユーザーの行動を把握し、潜在的なセキュリティリスクを特定する手助けとなります。さらに、データ復旧の専門家にとっても、LNKファイルは失われたデータの手がかりを提供する貴重な情報源となります。このように、LNKファイルの理解は、単なる技術的な知識にとどまらず、企業全体のデータ戦略においても重要な意味を持つのです。次のセクションでは、LNKファイルの定義やその機能についてさらに詳しく探っていきます。

LNKファイルの構造と機能を徹底解析

LNKファイルは、Windowsのショートカットファイルであり、特定のアプリケーションやファイルへのリンクを提供します。これにより、ユーザーは複雑なファイルパスを覚えることなく、必要なリソースに簡単にアクセスできます。LNKファイルの内部には、ファイルの場所、作成日時、最終アクセス日時、さらには関連するデバイスの情報などが含まれています。 具体的には、LNKファイルは複数のフィールドから構成されており、これらのフィールドはそれぞれ異なる情報を保持しています。たとえば、「Target Path」フィールドには、リンク先のファイルのパスが格納され、ユーザーがそのファイルにアクセスする際の基準となります。また、「Last Accessed」フィールドは、そのファイルが最後に使用された日時を示し、ユーザーの行動分析に役立ちます。 さらに、LNKファイルはユーザーの操作履歴を追跡するための重要な手段でもあります。これにより、IT管理者はユーザーの行動を把握し、セキュリティリスクを特定することが可能となります。LNKファイルの解析は、データ管理やセキュリティの観点からも非常に価値が高いと言えるでしょう。次のセクションでは、LNKファイルを用いた具体的な事例や対応方法について詳しく見ていきます。

ショートカットの作成方法と背後にある技術

LNKファイルの作成は、Windowsオペレーティングシステムにおいて非常にシンプルなプロセスです。ユーザーは、特定のファイルやアプリケーションを右クリックし、「ショートカットの作成」を選択することで、簡単にLNKファイルを生成できます。この操作により、元のファイルのパスや属性が自動的に保存され、ユーザーはそのショートカットを通じて迅速にアクセスできるようになります。 LNKファイルの背後には、ファイルシステムの仕組みと、Windowsがどのように情報を管理しているかという技術的な要素があります。具体的には、LNKファイルは、特定のフォーマットに従ってデータを保存し、リンク先のファイルの位置情報や関連情報を含んでいます。このフォーマットには、ファイルのパス、作成日時、最終アクセス日時、さらにはアイコン情報などが含まれています。 また、LNKファイルは、ユーザーの行動を追跡するための重要な役割も果たします。たとえば、IT管理者はLNKファイルを解析することで、どのアプリケーションが頻繁に使用されているか、またはどのファイルがアクセスされているかを把握できます。これにより、セキュリティポリシーの見直しや、業務効率の向上に向けたデータ分析が可能になります。 このように、LNKファイルは単なるショートカット以上の存在であり、企業のデータ戦略やセキュリティ対策において重要な情報源となっています。次のセクションでは、LNKファイルを活用した具体的な事例や、その解析方法について詳しく探っていきます。

LNKファイルから読み取れる履歴情報とは

LNKファイルから読み取れる履歴情報は、多岐にわたります。まず、最も重要な情報の一つが「Last Accessed」フィールドです。このフィールドには、ユーザーがそのショートカットを通じて最後にファイルにアクセスした日時が記録されており、これにより、ファイルの使用頻度やユーザーの行動パターンを把握することが可能です。 次に、「Target Path」フィールドは、リンク先のファイルやアプリケーションの正確なパスを示します。この情報は、特定のファイルがどの場所に保存されているかを知る手がかりとなり、データ復旧の際にも役立ちます。また、LNKファイルには「Creation Time」や「Modification Time」といったフィールドも含まれており、これらはファイルの作成や最終更新日時を示します。これにより、ファイルのライフサイクルを追跡することができ、特にデータ管理や監査の観点から重要です。 さらに、LNKファイルには関連するデバイスの情報も含まれています。これにより、どのデバイスからアクセスされたかを特定でき、セキュリティリスクの分析に役立ちます。例えば、特定のデバイスから不正なアクセスがあった場合、そのデバイスの特定や対策を迅速に行うことが可能です。 このように、LNKファイルは単なるショートカット以上の情報を提供しており、企業のデータ戦略やセキュリティ管理において非常に価値のある資源となります。次のセクションでは、LNKファイルを解析する具体的な方法やその実践例について詳しく探っていきます。

デジタルフォレンジックにおけるLNKファイルの役割

デジタルフォレンジックにおいて、LNKファイルは重要な証拠となる場合があります。これらのファイルは、ユーザーの行動を追跡し、特定のアクションがいつ、どのように行われたかを明らかにするための手がかりを提供します。たとえば、LNKファイルの「Last Accessed」フィールドを解析することで、特定のファイルやアプリケーションが最後に使用された日時を特定でき、ユーザーの行動パターンを把握することが可能です。 さらに、LNKファイルには「Target Path」や「Creation Time」などの情報が含まれており、これによりファイルの保存場所や作成日時を確認することができます。これらのデータは、デジタル証拠の収集や分析において非常に価値があります。たとえば、不正アクセスの調査やデータ損失の原因を特定する際に、LNKファイルが示す履歴情報は不可欠です。 また、LNKファイルは、特定のデバイスからのアクセス情報も含むため、どのデバイスが関与しているかを確認する手助けにもなります。これにより、セキュリティインシデントの調査やリスク評価が効率的に行えるようになります。デジタルフォレンジックのプロセスにおいて、LNKファイルは単なるショートカット以上の役割を果たし、ユーザーの行動やデータの流れを理解するための重要な要素となるのです。次のセクションでは、LNKファイルの解析方法や実践例について詳しく見ていきます。

実際の事例を通じて見るLNKファイルの活用法

LNKファイルの活用法は、さまざまな実際の事例から明らかになります。例えば、ある企業がデータ漏洩の疑いを持った際、IT部門はLNKファイルを解析することで、どのファイルが最後にアクセスされたかを特定しました。この情報により、不正アクセスの可能性があるデバイスを迅速に特定し、適切な対策を講じることができました。具体的には、「Last Accessed」フィールドを確認することで、疑わしいアクティビティが発生した日時を特定し、その時間帯にアクセスしていたユーザーやデバイスを追跡しました。 また、別の事例では、業務効率を向上させるためにLNKファイルを利用した企業があります。この企業では、頻繁に使用されるアプリケーションやファイルのLNKファイルを分析し、どのリソースが最も利用されているかを把握しました。その結果、従業員の作業環境を最適化し、必要なリソースへのアクセスを簡素化するための改善策を講じることができました。 このように、LNKファイルは単なるショートカットではなく、企業のセキュリティや業務効率の向上に寄与する重要なツールです。次のセクションでは、LNKファイルを解析する具体的な手法やツールについて詳しく探っていきます。

LNKファイル解析の重要性と今後の展望

LNKファイルの解析は、企業のデータ管理やセキュリティ強化において極めて重要な役割を果たします。これらのファイルが持つ情報は、ユーザーの行動を把握し、潜在的なリスクを特定するための貴重な手がかりとなります。特に、IT部門の管理者にとっては、LNKファイルを通じて得られるデータが、業務運営の効率化やセキュリティポリシーの見直しに役立つことが多いです。 今後、デジタル化が進む中で、LNKファイルの重要性はさらに高まると考えられます。特にリモートワークやクラウドサービスの普及に伴い、ユーザーの行動が多様化する中で、LNKファイルから得られる情報は、企業が直面する新たな課題への対応策を見出すための鍵となるでしょう。したがって、LNKファイルの解析技術やその活用法を理解し、適切に運用することが、今後のデータ戦略において不可欠です。企業はこの知識を活用し、より安全で効率的な業務環境を構築していくことが求められます。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

あなたもLNKファイルを使いこなしてみませんか?

LNKファイルの解析や活用は、企業のデータ管理やセキュリティ対策において非常に重要です。これを理解し、実践することで、業務の効率化や潜在的なリスクの早期発見が可能になります。もし、LNKファイルに関する知識を深めたいと考えているなら、専門家のサポートを受けることをお勧めします。データ復旧やセキュリティ対策の専門家が、具体的な手法やツールを提供し、貴社のニーズに合った最適なソリューションを提案します。 LNKファイルを通じて得られる情報を最大限に活用し、より安全で効率的な業務環境を構築するために、ぜひ一歩を踏み出してみてください。専門家との連携を通じて、LNKファイルの持つ可能性を引き出し、企業の成長を促進するチャンスを手に入れましょう。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

LNKファイル解析における注意事項とリスク管理

LNKファイルの解析を行う際には、いくつかの重要な注意点があります。まず、LNKファイル自体がユーザーの行動履歴を含むため、プライバシーに配慮する必要があります。適切な権限を持たない者がこれらのファイルにアクセスすることは、情報漏洩や不正利用のリスクを引き起こす可能性があります。したがって、LNKファイルの解析は、必ず適切な管理者の監督のもとで行うべきです。 次に、LNKファイルの内容が改ざんされている可能性も考慮する必要があります。例えば、悪意のあるソフトウェアによってLNKファイルが変更され、誤った情報が含まれることがあります。このため、解析結果を鵜呑みにせず、他のデータと照らし合わせて確認することが重要です。 また、LNKファイルの解析には専門的な知識と適切なツールが必要です。素人が行うと、誤った解釈をする危険性があるため、専門家の助言を受けることが推奨されます。特にデジタルフォレンジックの観点からは、証拠としての価値を損なわないよう、慎重な取り扱いが求められます。 最後に、LNKファイルの解析を通じて得た情報をどのように活用するかについても、倫理的な観点からの配慮が必要です。企業のデータ戦略においては、適切な利用と透明性を確保し、関係者の信頼を損なわないよう努めることが重要です。これらの注意点を踏まえ、安全かつ効果的なLNKファイルの解析を行いましょう。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。