作成日時が古く見える理由を崩さずに 削除時点へ近づく

ファイルシステムのトンネリングは 旧来の挙動として 直前の属性が同名の新規作成に引き継がれ 作成日時が古く見えることがあります まずは読み取り中心で 争点を絞り込みます

30秒で争点を絞る

実行ユーザーと対象ボリュームを先に固定して どこまで調べれば削除時点に近づけそうか 到達点を決めます

whoami whoami /all fsutil fsinfo volumeinfo C: fsutil fsinfo ntfsinfo C:

争点別:今後の選択や行動

争点は確率が高い順に まず当たりを付けて 深追いを減らします

争点1 40% 作成日時が古いのに最近作られたように見える トンネリング疑い dir /t:c "C:\path\to\target.ext" dir /t:w "C:\path\to\target.ext" powershell -NoProfile -Command "Get-Item 'C:\path\to\target.ext' | fl FullName,CreationTime,LastWriteTime,LastAccessTime" fsutil file queryfileid "C:\path\to\target.ext"

争点2 30% 削除と再作成の境界が知りたい USNジャーナルに残る可能性 fsutil usn queryjournal C: fsutil usn readjournal C: > "%USERPROFILE%\Desktop\usn_C.txt" vssadmin list shadows

争点3 15% 同名の取り違え 8dot3名やObjectIDで別物になっている dir /x "C:\path\to\" fsutil file queryshortname "C:\path\to\target.ext" fsutil objectid query "C:\path\to\target.ext"

争点4 15% 監査や記録が薄い まず有無だけ確認して無理に作らない wevtutil gl Microsoft-Windows-Ntfs/Operational wevtutil qe Microsoft-Windows-Ntfs/Operational /c:80 /f:text > "%USERPROFILE%\Desktop\ntfs_operational.txt"

選択や行動する前に:影響範囲を1分で確認(やり過ぎ防止)

共有 本番 監査対象かを先に見て 触る範囲を最小にします ここで迷うなら相談へ切り替えが早いです

icacls "C:\path\to\target.ext" powershell -NoProfile -Command "Get-SmbConnection | ft -AutoSize" net use mountvol

失敗するとどうなる?(やりがちなミスと起こり得る結果)

- 調査のつもりで開いて保存してしまい タイムスタンプやメタ情報が更新され 追跡が難しくなる

- 権限や所有者を変更して監査上の説明が崩れ 後から監査NGや差し戻しになる

- ログ取得やクリーンアップを急いで USNやイベントログの保持期間を圧迫し 重要な痕跡が消える

- 範囲を広げすぎて本番や共有へ波及し 停止や漏えい疑いが立って 復旧が長期化する

迷ったら:無料で相談できます

状況整理だけでも進みます 迷いが残る場合は 情報工学研究所へ無料相談 を使うと 早く収束しやすいです

根本的な原因の究明とBCP対策は以下本文へ。

もくじ

- “消したのはいつ?”に答えられない夜:タイムスタンプの罠から始まる

- 削除・作成・リネームの基本動作:まず“残るはずの痕跡”を整理する

- “作成日時が巻き戻る”現象の正体:ファイルシステムトンネリングを疑う

- トンネリングが起きる条件:同名・同ディレクトリ・短時間がそろう瞬間

- ログが無い環境での現実解:USNジャーナルを“主語”に時系列を組む

- MFTと$LogFileで裏取りする:矛盾を減らす読み方と注意点

- 削除時点の特定フロー:確度(高/中/低)で結論を出す実務

- レガシー運用の落とし穴:バックアップ/AV/同期が痕跡を上書きする

- 再発防止の設計:監査設定・保全手順で“説明できる状態”を作る

- 帰結:タイムスタンプを信じるな、相関を信じろ—削除時点特定の作法

【注意】 本記事は「削除時点の特定」に関する技術解説ですが、自己判断での復旧作業(chkdsk実行、復元ソフト乱用、同期再開、バックアップ上書き等)は証拠や痕跡を壊し、状況を悪化させることがあります。被害最小化と説明可能性の確保を優先し、個別案件は株式会社情報工学研究所のような専門事業者への相談を検討してください(無料相談:https://jouhou.main.jp/?page_id=26983 / 電話:0120-838-831)。

“消したのはいつ?”に答えられない夜:まずは「収束」させる初動ガイド

「削除した時刻を出してください」――言うのは簡単ですが、レガシー環境だとログも監査も薄く、現場はだいたいこう思います。

「いや、こっちは今の運用を回すだけで精一杯なんだよ…」

しかも厄介なのが、Windowsには“古い挙動”として、削除→同名再作成の短い間にタイムスタンプや属性が引き継がれることがあり、見た目の日時だけでは議論が噛み合わなくなる点です。ここで必要なのは“正しさ”より先に、状況の抑え込みと、痕跡を壊さないダメージコントロールです。

症状 → 取るべき行動(最初の30秒で「場を整える」)

| 症状(よくある入口) | いま取るべき行動(被害最小化) | やらないこと(痕跡を壊す) |

|---|---|---|

| 「ファイルが消えた/上書きされた」 | 対象ボリュームへの書き込みを極小化(アプリ停止・同期停止・共有の一時遮断)。可能ならスナップショット/バックアップを“新規に”取得して保全。 | chkdsk、デフラグ、クリーンアップ、復元ソフトの試行錯誤、同期の再開(上書き誘発)。 |

| 「作成日時が妙に古い/巻き戻って見える」 | “トンネリング疑い”として扱い、表示日時だけで改ざん断定しない。USN/監査ログ/バックアップ履歴など相関の採取計画を立てる。 | 日時表示だけを根拠に犯人探し・責任追及を先に進める(後で覆りやすい)。 |

| 「サーバは止められない」 | 書き込みの多い処理だけ止める/対象ディレクトリだけ隔離。ログ採取と保全を“順序立てて”実施(後述)。 | “とりあえず”で大量コピーや再同期を走らせる(USNが回転して消える)。 |

| 「説明資料が必要」 | 結論を急がず、確度(高/中/低)を前提に時系列を組む。根拠を1つに依存しない(相関で固める)。 | 単一のタイムスタンプだけで「何時何分に削除」と言い切る(反証されやすい)。 |

初動で集めるべき「最低限の材料」

削除時点の推定は、後から材料が揃わないと一気に難しくなります。逆に言うと、最初に“集める順番”さえ間違えなければ、レガシー環境でも説明可能性をかなり上げられます。

- 対象パス・ボリューム情報(ドライブレター、共有名、ボリュームシリアル、時刻同期状況)

- 対象ファイル名(同名の再生成が疑われるので、拡張子・大文字小文字・短い名前も控える)

- Windowsイベントログ(可能ならエクスポート)と、バックアップ/同期/AVの実行履歴

- USNジャーナルが有効か(後で触れるが、これがあると時系列が組みやすい)

ここでのコツは、現場の気持ちを否定しないことです。

「また手順が増えるのはイヤ」――それは健全な疑いです。だから“全部やれ”ではなく、“壊さない最小手”を提示します。

依頼判断(今すぐ相談すべき条件)

- 対象が業務上クリティカルで、誤った操作のコストが大きい(監査・訴訟・内部不正の可能性を含む)

- 同期・バックアップ・AVが走っており、痕跡が短時間で上書きされそう

- 時刻の矛盾(作成日時が古い等)があり、関係者間で認識が割れている

- 「誰が消したか」より先に「いつ消えたか」を確実に固めたい

この条件に当てはまるなら、一般論で押し切るより、個別案件として株式会社情報工学研究所のような専門家に相談し、保全と調査の設計から入った方が、結果的に“収束”が早くなります(無料相談:https://jouhou.main.jp/?page_id=26983 / 電話:0120-838-831)。

削除・作成・リネームの基本:タイムスタンプだけでは削除時点に届かない理由

削除時点を追う話になると、まず出てくるのが「タイムスタンプを見れば分かるでしょ?」という直感です。ところがWindows/NTFSの世界では、そこが落とし穴になります。

「更新日時がこの時間だから、その直前に消したんじゃ?」――そう言いたくなるのは自然ですが、実務では“言い切れない要因”が多すぎます。

まず整理:よく見る4つの時刻と「それが意味しないこと」

一般的に見えるのは、作成日時・更新日時・アクセス日時・(MFTレコード更新に相当する)メタデータ更新時刻です。しかし、これらは「削除した時刻」を直接示しません。削除は“状態変化”であって、必ずしも“削除時刻フィールド”として保存されないからです。

| 表示項目 | 示しやすいもの | 示しにくい/誤解しやすいもの |

|---|---|---|

| 作成日時 | “ある時点で作られた”可能性 | コピー・解凍・同名再作成・アプリ保存方式でズレる(トンネリングで引き継がれることも) |

| 更新日時 | 内容が書き換わった可能性 | アプリが一時ファイル→置き換え保存だと直感と逆転することがある |

| アクセス日時 | 読まれた可能性 | 設定次第で更新されない/遅延更新/運用で無効化されがち |

| メタデータ更新 | 属性や権限等の変化の可能性 | 削除=この時刻、とは限らない(関連更新が入る) |

削除時点を「時刻」として掴むには、イベント列が必要

削除時点は、タイムスタンプの“点”ではなく、イベントの“列”で捉えるのが現実的です。ここで主役になるのが次のような情報源です。

- USNジャーナル(ファイル/ディレクトリに対する変更イベントが時系列で残ることが多い)

- 監査ログ(有効化されていれば、削除・アクセスの痕跡が出る場合がある)

- バックアップ/同期/AVなど「周辺システム」の実行記録(ファイルの置換や再生成の説明に効く)

- シャドウコピーや世代管理(“その時点に存在したか”の境界を作れる)

心の会話で言うならこうです。

「ログが無いなら詰みじゃん…」

詰みではありません。ただし“何をログとして扱うか”の目線を変える必要があります。OSの監査が薄くても、周辺システムの履歴や、変更イベントの痕跡から“時間帯”を絞り、確度を付けて提示する――これが現場での勝ち筋です。

「言い切り」ではなく「確度」で提示するのが、説明の最短距離

削除時点の話で炎上しやすいのは、誰かが“結論の言い切り”を先に欲しがるからです。ここは逆に、説明可能性を優先して温度を下げるのが正攻法です。

- 確度:高…USNや監査ログなど、削除イベントが直接・間接に確認できる

- 確度:中…イベントは弱いが、存在境界(バックアップ世代・スナップショット)で時刻帯を強く絞れる

- 確度:低…材料不足。追加で採取すれば確度が上がる項目を提示する

この形式にすると、「誰が悪い」ではなく「何が分かって、何が分からないか」に議論が移り、場が落ち着きます。ここまでが土台で、次章から“作成日時が古い”問題の核心――ファイルシステムトンネリングに入ります。

“作成日時が巻き戻る”現象の正体:ファイルシステムトンネリングを疑う

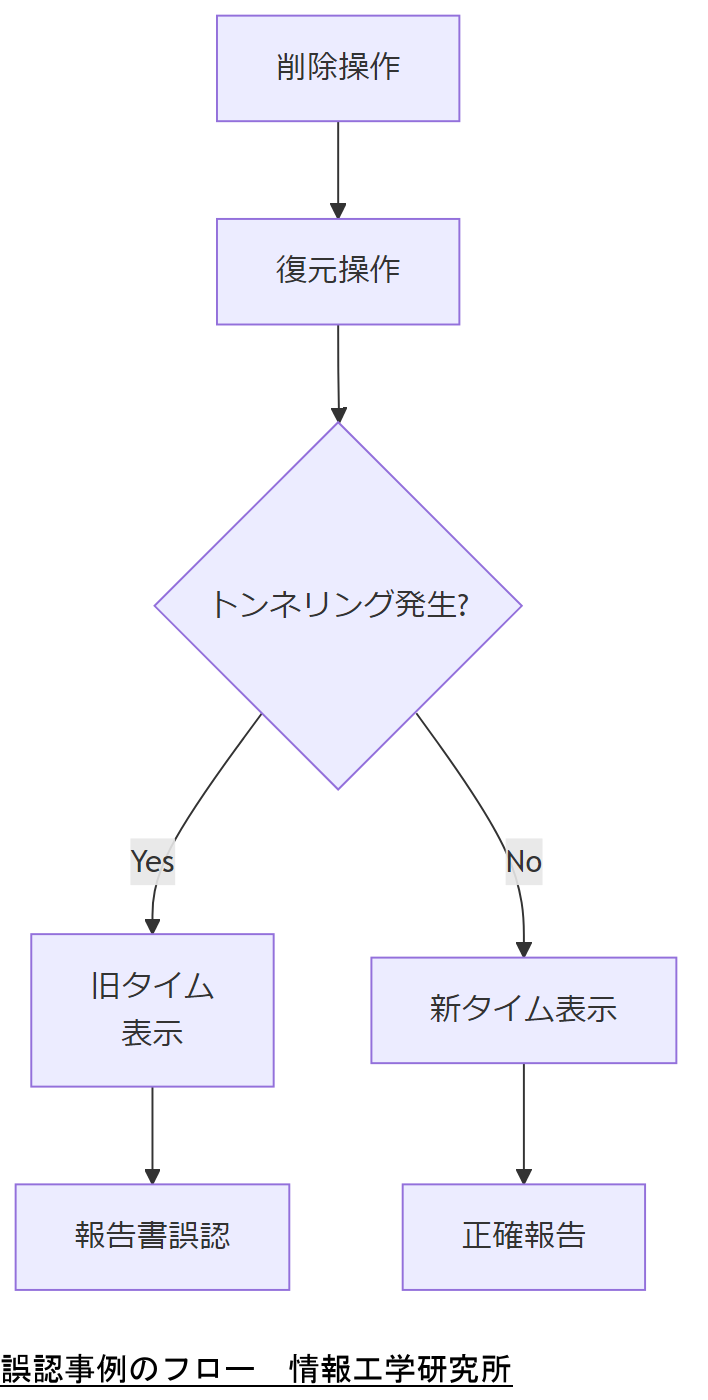

削除時点の特定を難しくする代表格が、ファイルシステムトンネリングです。これはざっくり言うと、「同じディレクトリで、同じ名前のファイルが短時間に作り直されると、以前のファイルの一部メタデータが“新しいファイルに”引き継がれることがある」という挙動です。

現場で起きる最悪のすれ違いはこれです。

「作成日時が古い=昔からあったファイルだ」

「いや、さっき作った(復元した)気がする」

どちらも“それっぽく”見えるのが怖いところで、タイムスタンプだけを根拠にすると、説明が二転三転します。

トンネリングが起きやすい条件(現場でよく踏むパターン)

- 同一ディレクトリ内で、同名のファイルを削除→再作成する

- その間隔が短い(一定時間内。環境により差はあるが「短時間」で起きやすい)

- アプリの「安全な保存」動作(テンポラリに書いて置換)や、バッチの同名出力が絡む

例えば、アプリが「A.txt」を更新する際に、内部的に「A.tmp」を作って書き込み、最後に「A.txt」を削除して「A.tmp」を「A.txt」にリネームする、といった保存方式を取ることがあります。この一連の中で、同名の扱いが短時間に集中すると、見た目の作成日時が“期待とズレる”ことがあります。

“古いファイル”なのか、“新しいが古く見える”のか:見分けの軸

ここは感覚ではなく、軸を決めて切り分けます。おすすめは「存在の連続性」と「イベントの連続性」を分けることです。

| 観点 | 本当に古いファイルの可能性 | トンネリング等で“古く見える”可能性 |

|---|---|---|

| 存在の連続性 | バックアップ世代やスナップショットで連続して存在している | 世代間で突然出現/欠落がある(同名再生成や置換が疑われる) |

| イベントの連続性 | USN等で長期にわたる変更イベントが連続する | 短時間に削除/作成/リネームが集中している痕跡がある |

| 周辺システムの記録 | 長期運用の生成元(ジョブ/アプリ)が継続的に出力している | 同期・復元・AV隔離復帰・手作業コピーなどの“置換要因”が一致する |

トンネリングが「削除時点」を狂わせるメカニズム(実務上のポイント)

削除時点の特定で多い誤りは、「作成日時が古い=削除も古いはず」と連鎖させてしまうことです。トンネリングが絡むと、新しいファイルが“古い作成日時”を持ってしまう可能性があり、ここで推論が崩れます。

このときの正しい姿勢は、結論を一度クールダウンさせて、次の順で固めることです。

- 「その名前のファイル」が、いつ存在していたか(世代・スナップショット・バックアップで境界を作る)

- その境界の中で、削除/作成/リネームのイベント列があるか(USNや監査、周辺ログ)

- 矛盾がある場合は、置換要因(保存方式、同期、復元、AV)で説明できるか

そして最終的に、「削除の時刻」ではなく「削除が起きた時間帯」として提示し、確度を付けます。ここまでやると、関係者の理解が揃い、議論が過熱しにくくなります。

依頼判断:トンネリング疑いは「一般論の限界」が出やすい

トンネリングは“仕様として起こりうる”一方で、実際の案件ではアプリの保存方式、同期ツール、アクセス権、監査設定、時刻同期、バックアップ構成が絡み、環境ごとの前提が強く効きます。一般論だけで断定すると、後で必ず破綻します。

「証拠を壊さず、説明可能性を作りたい」「社内調整で揉める前に、矛盾を潰しておきたい」――そういう局面ほど、株式会社情報工学研究所のような専門家に相談し、保全・採取・評価の順序を設計してから進めるのが安全です(無料相談:https://jouhou.main.jp/?page_id=26983 / 電話:0120-838-831)。

トンネリングが起きる条件:同名・同ディレクトリ・短時間がそろう瞬間

ファイルシステムトンネリングを「そういうこともある」で終わらせると、現場では使い物になりません。削除時点の特定で必要なのは、トンネリングが“起きそうな状況”を言語化し、疑うべき場面と疑わなくてよい場面を切り分けることです。

心の会話で言うなら、ここが分岐点です。

「作成日時が古いって言われたけど、うちのバッチ毎日回ってるし、どれが原因なんだよ…」

この“混ざり具合”をほどくには、条件を機械的に揃えていきます。

疑うべき3条件(現場で再現しやすい)

- 同名:同じファイル名で、削除→再作成、または置換保存が行われる

- 同ディレクトリ:同じフォルダ内で完結している(別フォルダへの移動は別の痕跡になる)

- 短時間:削除と再作成が近い時間帯で連続する(秒単位の断定は避け、まずは「近い」ことを押さえる)

この3つが揃うと、見た目のタイムスタンプや属性が直感どおりに振る舞わない可能性が上がります。特に「同名」を固定して出力する業務バッチ、同名ファイルを置換するアプリ保存方式、同期ツールの衝突解決などは、条件を満たしやすい代表例です。

代表的な発生パターン:アプリ保存方式と運用動作

トンネリングの疑いが濃くなるのは、次のような“同名を維持しながら中身を入れ替える”動作が入るときです。

| 要因 | 典型例 | 調査での見え方 | 現場での対処方針 |

|---|---|---|---|

| 置換保存 | 編集ソフトが一時ファイルを作り、最後に同名へ置換 | 同名の削除/作成/リネームが短時間に集中しやすい | “いつ編集したか”はアプリ側履歴や周辺ログも併用 |

| 同名バッチ出力 | 日次で report.csv を上書き生成 | 作成日時・更新日時が運用想定とズレることがある | 世代名(report_YYYYMMDD.csv)に変更できるか検討 |

| 同期・復元 | クラウド同期、バックアップ復元、世代戻し | “古いのに新しい”見た目が出やすい | 同期停止・復元停止で被害最小化→保全→判断 |

| AV/EDRの隔離復帰 | 隔離→復帰で同名再配置 | 同名再生成と似た痕跡になりやすい | 製品ログと突合し、操作主体の誤解を減らす |

“疑わなくていい”ケースもある:過剰診断を避ける

一方で、次のケースではトンネリング以外の要因が濃くなります。ここで何でもかんでもトンネリングに寄せると、逆に精度が落ちます。

- 別ディレクトリへの移動が主なイベント(移動はリネームとして残ることが多く、同名再作成と分けて考えられる)

- バックアップ世代で長期にわたり同一の実体が確認できる(存在の連続性が強い)

- 同名の再生成が確認できず、周辺ログも一致しない(トンネリング以外の時刻ズレ要因を優先)

つまり、最初にやるべきは「同名再作成がありそうか?」を、運用・アプリ・周辺システムの動きから絞ることです。ここまで整理できると、次章のUSNジャーナルで“イベント列”として検証する準備が整います。

社内調整が過熱しやすいポイントを先に抑える

トンネリング疑いの局面では、責任の議論が先に走りがちです。そこで「タイムスタンプの点」ではなく、「イベント列と相関で固める」方針を最初に合意しておくと、議論の温度が下がります。

もし「内部不正の可能性がある」「監査・説明責任が重い」「関係者間で認識が割れている」など、案件が揉めやすい条件が揃うなら、一般論で押し切らずに株式会社情報工学研究所のような専門家へ相談して、保全と評価の順番から組み立てる方が、結果として早く収束します。

ログが無い環境での現実解:USNジャーナルを“主語”に時系列を組む

「監査ログ?そんなの昔から無いよ」――現場ではよくあります。そこで現実的に頼れる軸として候補に上がるのが、NTFSのUSNジャーナルです。これは“誰が”までは直撃しなくても、“いつ・どんな種類の変更が起きたか”という時系列を作る材料になりやすい仕組みです。

ここでの狙いは、削除時点を「ピンポイントの時刻」として言い切ることではありません。まずは、削除が起きた可能性が高い時間帯を作り、同名再作成や置換保存などの前後関係を固め、確度を上げていくことです。

USNジャーナルで“できること/できないこと”を最初に切り分ける

| 観点 | できること(期待できる成果) | できないこと(過度な期待を避ける) |

|---|---|---|

| 時系列 | 変更イベントが並び、前後関係を作りやすい | ログが循環・欠落していると、長期間の完全復元は難しい |

| 削除の推定 | 削除やリネーム相当のイベントが出る場合、時間帯を強く絞れる | “削除した人”をUSN単体で断定するのは難しい |

| トンネリング検証 | 同名の削除→作成→リネーム等の連続を見つけやすい | 表示タイムスタンプの矛盾を、USNだけで完全に説明できない場合がある |

USNで見るべきポイント:同名・同フォルダ・短時間の“連続”

トンネリング疑いのときに効くのは、単発のイベントではなく連続です。具体的には、次のような並びが見えると「同名再作成」「置換保存」「衝突解決」の可能性が上がります。

- 同一ディレクトリで、対象名に近いイベントが短い時間帯に集中している

- 削除やリネーム相当の動きの直後に、同名の作成や属性変更が続く

- 周辺でテンポラリ名(拡張子.tmpなど)が作られ、最後に本命名へ寄っていく

この“連続”が取れると、見た目の作成日時が古くても、「その名前としての出来事がいつ起きたか」を説明しやすくなります。社内調整で揉める場面ほど、この時系列が効きます。

周辺ログと突合して、USNの弱点を補う

USNは万能ではありません。だからこそ、周辺ログと組み合わせて相関で固めます。現場で現実的に取りやすいのは次です。

- バックアップのジョブ履歴(いつ世代が取られ、どの世代に対象が存在するか)

- 同期ツールの履歴(衝突・復元・巻き戻し・削除伝播が起きた時刻帯)

- AV/EDRの検知・隔離・復帰ログ(同名再配置の説明に直結)

- アプリの編集履歴(保存方式が置換保存なら、痕跡の並びと整合する)

心の会話で言うならこうです。

「結局、ログがバラバラじゃん…」

バラバラだからこそ、相関で一本にします。USNが作る“骨格の時系列”に、周辺ログを貼り付けていくイメージです。これで「いつ消えた(または入れ替わった)可能性が高いか」を、確度付きで提示できます。

“運用を増やさず”説明可能性を上げるコツ

現場が嫌うのは、ツール導入や運用増加です。そこで、まずは既存のバックアップ世代・同期履歴・イベントログの取り方を固定し、「最低限の保全フォーマット」を作るだけでも効果があります。削除時点の特定は、証拠が揃っていれば一気に早くなります。

ただし、案件の重要度が高い場合は、採取の順序や保全の方法を誤ると、説明可能性が一気に落ちます。判断に迷うなら、個別案件として株式会社情報工学研究所へ相談し、最初から“被害最小化の設計”込みで進める方が安全です。

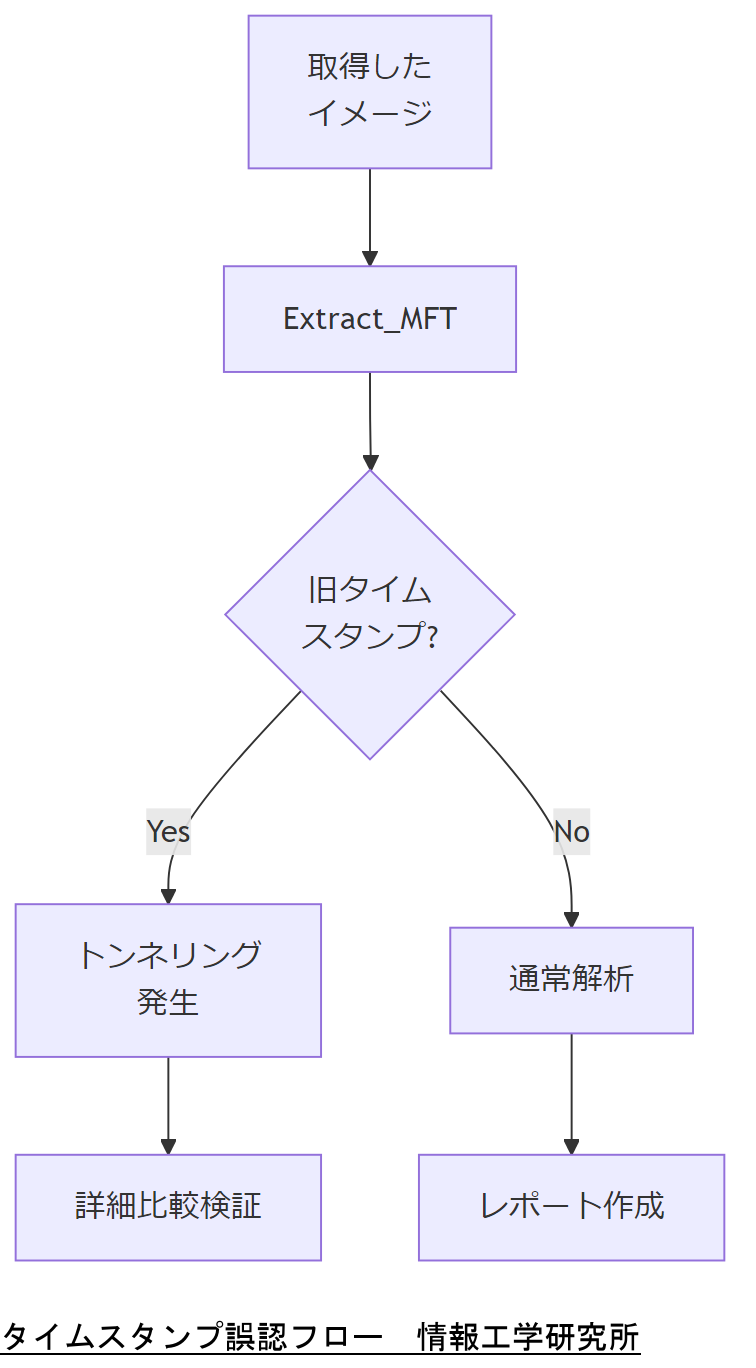

MFTと$LogFileで裏取りする:矛盾を減らす読み方と注意点

USNジャーナルで時系列の骨格が作れたとしても、それだけで“確度:高”に届くとは限りません。そこで重要になるのが、NTFS内部の別系統の材料で裏取りし、矛盾を減らすことです。代表的なのがMFT(メタデータの中核)と、$LogFile(NTFSのトランザクションログ)です。

ここでの目標は、内部構造の細部を暗記することではありません。「見た目のタイムスタンプ」と「実際に起きたイベント」を切り分け、同名再作成や置換保存の可能性を“説明として成立する形”にすることです。

MFTで見たいのは「存在の根拠」と「同一性の揺れ」

ファイルは“名前”で存在しているように見えますが、実体はメタデータとして管理されます。同名再作成が起きると、見た目は同じ名前でも、実体としては別物になっていることがあります。このズレを吸収するために、次の観点で見ます。

- 同じ名前でも、実体の同一性が連続しているか(世代・時系列で“入れ替わり”がないか)

- 削除→再作成が疑われる時間帯に、関連するメタデータ変化が集中していないか

- リネーム・移動が絡む場合、名前の変化が“出来事の中心”になっていないか

ここで大事なのは、MFTが示すのは「削除時刻そのもの」ではなく、「そのファイルがどういう状態遷移をしたか」という根拠になりやすい点です。USNで作った時系列と突き合わせ、矛盾が減る方向に寄せます。

$LogFileは“確定打”ではなく、整合性を上げる材料として使う

$LogFileはNTFSの更新を支えるログで、メタデータ更新の痕跡を含むことがあります。ただし、環境や状況によって保持や解釈の難易度が変わり、単体で「何時何分に削除」と断定する用途には向きません。

実務での使いどころは次です。

- USNで見えた“削除・置換が疑われる時間帯”の周辺で、メタデータ更新が説明できるか

- 「存在の連続性があるはず」という主張と矛盾しないか(突然の入れ替わりを示唆しないか)

- 周辺ログ(同期・バックアップ・AV)と時刻帯が一致し、説明が一本化できるか

要するに、$LogFileは“主役”ではなく“裏取り役”です。ここを取り違えると、逆に説明が難しくなります。

よくある矛盾パターンと、潰し方

| 矛盾の見え方 | ありがちな原因 | 潰し方(相関の作り方) |

|---|---|---|

| 作成日時が古いのに、最近作られたように見える | 同名再作成、置換保存、同期の巻き戻し | USNで同名の連続イベントを探し、周辺ログで置換要因を確定 |

| バックアップにはあるのに、現行には無い | 削除、同期の削除伝播、権限変更で不可視化 | 世代境界で“消えた時間帯”を作り、USN/監査/同期ログで補強 |

| 同名が残っているのに「消えた」と言われる | 中身が入れ替わった、拡張子違い、別パス参照 | 参照元アプリのパス・プロセス・ショートカット・共有名を洗う |

“一般論の限界”が出るポイント:環境要因が強い

ここまでの話は、どれも「材料を揃えれば精度が上がる」一方で、環境の違いが結果に強く影響します。時刻同期のズレ、同期ツールの設定、バックアップ方式、AV/EDRの介入、アプリ保存方式、共有の構成。どれか一つが違うだけで、見え方は変わります。

だからこそ、重要案件では「この手順で必ず特定できる」と言い切るより、「この材料があれば確度が上がる」「この条件だと説明可能性が落ちる」をセットで提示する方が、社内調整を軟着陸させられます。

案件の重要度が高く、説明責任が重い場合は、個別案件として株式会社情報工学研究所へ相談し、保全・採取・評価の設計から入ることで、無駄な試行錯誤を減らし、収束までの距離を短くできます。

削除時点の特定フロー:確度(高/中/低)で結論を出す実務

削除時点の特定は、「一発で時刻を当てる推理」ではなく、「根拠が折れにくい説明」を作る作業です。現場が本当に欲しいのは、秒単位の断定よりも、社内外の説明に耐える“筋の通った結論”です。そこで、最初から確度を前提にして進めます。

まずは結論の形を決める:時刻ではなく「時間帯+根拠+反証条件」

「いつ消えたか」を出すとき、最初から“ピン”で言うと揉めます。おすすめはこの型です。

- 削除(または入れ替わり)が起きた可能性が高い時間帯:YYYY-MM-DD HH:mm〜HH:mm

- 根拠:USN、バックアップ世代境界、同期ログ、AV/EDRログ、イベントログなど(複数)

- 反証条件:もし○○が見つかったら、この結論は再評価(例:別系統の世代に存在する、同期の巻き戻し設定が判明する等)

この形にすると、議論の温度が下がります。責任論が先に走りそうな場面でも、「今言えること/追加で分かること」が分かれ、社内調整が軟着陸しやすくなります。

実務フロー(全体):骨格→境界→裏取り→確度付け

| ステップ | やること | 得られる成果 | よくある落とし穴 |

|---|---|---|---|

| 1. 骨格 | USNや周辺ログで変更イベントの時系列を作る | 「何が起きたか」の並びができる | 表示日時だけで先に結論を出す |

| 2. 境界 | バックアップ/スナップショット世代で存在境界を作る | 「いつまであった/いつから無い」を絞れる | 同期・復元の影響で境界を誤読する |

| 3. 裏取り | MFTや$LogFile、イベントログで整合を上げる | 矛盾が減り、説明が折れにくくなる | 単一の材料を“確定打”扱いする |

| 4. 確度付け | 高/中/低で提示し、追加採取で上げる道筋を示す | 社内外説明が通りやすい | 確度の前提が共有されず再炎上 |

確度の基準(現場向けの具体例)

確度は主観にしない方が強いです。材料の揃い具合で機械的に決めます。

- 確度:高…(1)存在境界が明確(世代で“ある→ない”が確定)かつ(2)USN/監査/同期ログ等で削除・置換が疑われるイベントが時間帯に集中し、相互に矛盾しない

- 確度:中…存在境界は作れるが、イベント列が部分的/周辺ログのどれかが欠ける。ただし複数材料の方向性が一致する

- 確度:低…境界が曖昧、ログが回転済み、同期や復元が複雑で説明が割れる。追加採取がないと断定を避けるべき

ここでのポイントは、確度が低いこと自体を“失敗”にしないことです。確度が低いなら、次に何を取れば上がるかを示せば、現場として前に進めます。

「削除」なのか「入れ替わり」なのか:言葉を正確にする

トンネリングや置換保存が絡むと、利用者の体感は「消えた」でも、実際は「同名で内容が入れ替わった」ことがあります。ここを曖昧にすると、後で説明が崩れます。

| 利用者の言い方 | 技術的にありうる実態 | 調査の分岐 |

|---|---|---|

| 消えた | 削除/同期で削除伝播/権限変更で不可視化 | 存在境界+削除イベントの確認 |

| 上書きされた | 置換保存/同名再生成/復元で巻き戻し | 同名の連続イベント+周辺ログ突合 |

| 古い内容に戻った | 同期衝突解決/バックアップ復元/世代戻し | 同期/バックアップの操作履歴の特定 |

この整理ができると、現場の会話が変わります。「犯人は誰だ」から、「何が起きたかを最短で確定する」に戻り、ノイズカットが効きます。

終盤で効く一言:「一般論で言い切らない」ほうが早く収束する

削除時点の特定は、環境依存が強い分野です。同期設定、バックアップ方式、時刻同期、AV/EDR、アプリ保存方式、共有構成のどれか一つで結論が変わることがあります。だから、一般論だけで断定するほど、あとで崩れます。

説明責任が重い案件ほど、株式会社情報工学研究所のような専門家に相談し、「保全→採取→評価」の順序を組んでから進める方が、結果的にダメージコントロールが効き、収束が早くなります。

レガシー運用の落とし穴:バックアップ/AV/同期が痕跡を上書きする

現場が一番つらいのは、「守るために入れている仕組み」が、調査の材料を薄くしてしまう瞬間です。バックアップ、同期、AV/EDR、運用バッチ。どれも正しい。けれど、削除時点の特定という文脈では、痕跡が回転したり、同名置換が増えたりして、説明が難しくなることがあります。

「ちゃんと運用してたのに、なんで説明できないんだよ…」というモヤモヤは自然です。ここは“運用が悪い”ではなく、“痕跡の寿命が短い”という技術的事情として整理します。

痕跡が消えやすい代表例:同期とインデックス更新

同期は便利ですが、削除や置換を“伝播”させます。特に、同名ファイルの衝突解決、世代巻き戻し、オフライン編集後の再同期は、同名再生成のような動きを増やし、トンネリング疑いと混ざります。

- 同期の再開で、削除が一気に伝播(「いつ消えたか」が“再同期の時刻”に寄る)

- 衝突解決で、同名の派生ファイルや置換が発生(見た目の日時が揺れる)

- クラウド側の世代戻しで、ローカルが巻き戻る(「古い内容に戻った」現象)

ここで大切なのは、同期を悪者にしないことです。同期は業務要件を満たすための仕組みなので、責めても解決しません。調査としては、同期ログと“存在境界”を組み合わせて、時間帯を絞る方向に進めます。

バックアップの功罪:「境界」は作れるが「操作」が混ざる

バックアップは、削除時点の推定で最強クラスの味方になります。世代が残っていれば「いつまで存在したか/いつから無いか」という境界を作れます。ただし、復元テストやリストア作業が混ざると、別の置換要因になります。

| バックアップのイベント | 調査での効き方 | 注意点 |

|---|---|---|

| 定期取得(世代保持) | 存在境界を強く作れる | 世代の保持期間外は材料が消える |

| 復元テスト | “その時点の状態”を再現できる | 復元先の上書きで現行の痕跡が変わることがある |

| 本番リストア | 業務復旧はできる | 削除時点の特定は難しくなる(置換が増える) |

だから、重要案件では「業務復旧」と「説明可能性」の両立を意識して、順序を組むのが安全です。先に場を整えて、必要な材料を保全してから、復旧を進める。これが被害最小化に直結します。

AV/EDRの介入:隔離・復帰が“同名再生成”に見える

AV/EDRは、隔離や復帰の過程でファイルを移動・再配置することがあり、同名再生成に似た痕跡になることがあります。現場の会話としてはこうなりがちです。

「誰かが消したんじゃなくて、セキュリティ製品が動かしただけでは?」

この可能性は実際にあります。だからこそ、製品ログを早めに突合し、「人の操作」と「製品の処理」を分離します。これができると、社内調整の空気が落ち着きます。

レガシーでよくある“材料不足”の典型と、現実的な対策

- USNが回転して古い範囲が欠ける → 重要ディレクトリだけでも早めに保全・採取を固定

- 監査が無効 → すべてを有効化せず、重要パスに限定して段階導入

- 時刻同期が曖昧 → まずNTPの状態を確認し、説明で“誤差”を扱えるようにする

ここでの狙いは、運用を増やすことではありません。「必要なときに説明できる状態」を、最小の追加で作ることです。次章では、そのための再発防止設計に踏み込みます。

再発防止の設計:監査設定・保全手順で“説明できる状態”を作る

削除時点の特定で一番しんどいのは、「過去の自分が残していない材料」を今から欲しくなることです。だから再発防止は、ツール導入の話というより「説明可能性のための最低限の設計」に寄せるのが現実的です。

現場の本音はこうです。

「これ以上ダッシュボード増やしたくないし、運用も増やせない」

その前提で、やる価値が高い順に並べます。

最小構成の考え方:全部取らない、重要パスだけ“堤防を築く”

監査を全部盛りにすると、ログ量が増え、結局誰も見ません。狙うのは「事故が起きたときに、時間帯と操作主体の説明ができる」最低ラインです。

| 対象 | 最小で残したいもの | 理由 |

|---|---|---|

| 重要共有(個人情報/契約/財務) | 削除・リネーム・権限変更の監査(範囲限定) | 「消えた」を説明できる軸になる |

| バッチ出力ディレクトリ | 同名出力の世代化(命名規則)+ジョブ履歴保全 | 同名置換が減り、トンネリング疑いが減る |

| 同期対象 | 衝突・巻き戻し・削除伝播のログ保持期間を把握 | 「いつ消えたか」が同期の操作に寄るため |

保全手順は短くする:事故時に迷わず“温度を下げる”ための型

手順書が分厚いと読まれません。事故対応の最初にやることを、短い型にします。

- 対象ディレクトリへの書き込みを抑え込み(同期停止・バッチ停止・共有の一時制限)

- バックアップ/スナップショットの“新規取得”で境界を確保(上書きしない)

- 周辺ログ(同期/AV/ジョブ/イベント)をエクスポートして保全

- USNや内部材料の採取は順序を決め、必要なら専門家に依頼して崩さない

この型があるだけで、場が整い、議論が過熱しにくくなります。「何が起きたか」を確定する前に、材料を壊さないことが最優先だからです。

同名を減らすのが最大の効率化:世代名ルールの例

トンネリング疑いを減らす実務上の特効薬は、「同名を固定しない」ことです。業務要件が許すなら、出力ファイルに世代を付けます。

- report.csv → report_YYYYMMDD.csv

- export.xlsx → export_YYYYMMDD_HHMM.xlsx

- daily.log → daily_YYYYMMDD.log

これだけで、同名再作成・置換保存・同期衝突の混ざりが減り、削除時点の特定が一気に楽になります。運用負荷を増やさず、説明可能性だけが上がる施策として優先度が高いです。

一般論の限界と、個別案件での最短ルート

ここまでの設計は、どれも“効きやすい方向性”ですが、実際の最適解は環境依存です。共有構成、権限設計、同期製品、バックアップ方式、時刻同期、業務バッチの実装、アプリの保存方式。条件が違えば、ログの取り方も、保全の順序も変わります。

だから、具体的な案件・契約・システム構成で悩んだときは、「一般論で何とかする」より、株式会社情報工学研究所のような専門家に相談し、現場の制約(止められない、運用を増やせない、説明責任が重い)を前提にした“個別の設計”に落とし込む方が安全です。相談導線として、無料相談:https://jouhou.main.jp/?page_id=26983 / 電話:0120-838-831 を使い、まずは「対象パス」「同期/バックアップ有無」「時刻同期状況」だけでも共有すると、次に取るべき手が具体化します。

結論:秒単位の断定より、説明可能性のある「削除時点」を作る

ここまで読んで、「結局いつ消えたの?」と改めて思ったかもしれません。その気持ちは自然です。現場は忙しいし、関係者は結論を急ぐし、責任の話も混ざります。

「で、何時何分?」

ただ、ファイルシステムトンネリングが絡む世界で、表示上の作成日時や更新日時を根拠に“秒単位で言い切る”のは、最短ルートに見えて、実は遠回りになりやすい。あとから反証が出て、結論がひっくり返り、社内調整が長引くからです。

本当に効くのは「時間帯+根拠の束+確度」

削除時点の特定で勝つパターンは、結論の出し方が最初から決まっています。タイムスタンプの点ではなく、イベントの列と存在境界で時間帯を作り、根拠を束ねて確度を付ける。これが、説明責任に耐える形です。

| 結論の形 | 例(出し方の型) | この形が強い理由 |

|---|---|---|

| 時間帯 | 「○月○日 13:00〜15:00 の間に削除または入れ替わりが起きた可能性が高い」 | 秒単位の断定を避け、反証が出ても全体が崩れにくい |

| 根拠の束 | USN+バックアップ世代境界+同期ログ+AV/EDRログの方向性が一致 | 単一根拠の弱点を補完し、説明が折れにくい |

| 確度 | 「確度:高(境界明確+イベント列一致)/中/低」 | 言えることと言えないことが分かれ、議論が過熱しにくい |

トンネリングの本質:見た目の日時に“過剰な意味”を乗せない

ファイルシステムトンネリングは、同名・同ディレクトリ・短時間の条件が揃うと、メタデータが直感どおりに振る舞わない可能性がある、という現実を突きつけます。ここで重要なのは、トンネリングそのものを“悪”として語ることではありません。問題は、見た目の作成日時に「歴史」や「責任」を載せてしまう運用と会話の癖です。

「作成日時が古い=昔からある=誰かが最近いじったはずがない」

この連鎖が、調査の精度を落とし、人間関係の摩擦を増やします。逆に、最初から「表示日時は揺れる前提」として扱い、USNや世代境界、周辺ログで裏取りする姿勢に切り替えるだけで、状況は落ち着きます。議論の温度を下げる、という意味でも実務的です。

現場の意思決定:運用を増やさずに“説明できる状態”へ寄せる

再発防止は、理想論を語るほど失敗します。現場の本音は「これ以上運用を増やしたくない」。だから、効き目が大きく、追加負担が小さい順に手を打つのが現実解です。

- 同名固定出力を減らす(世代名ルール化)

- 重要パスだけ監査・ログ保持を段階導入する

- 同期・バックアップ・AV/EDRのログ保持期間を把握し、事故時の採取順序を短い手順に固定する

- 時刻同期の状態を確認し、説明で扱える誤差範囲を明確にする

これらは、派手な新規導入よりも、日々の意思決定と調査の速度に効きます。特に同名固定の抑制は、トンネリング疑いを減らし、削除時点の特定を“楽にする”方向に直結します。

終盤の本音:一般論の限界は「環境差」で必ず出る

ここが一番大事です。削除時点の特定は、環境依存が強すぎます。同期製品・設定、バックアップ方式、監査の有無、AV/EDRの介入、アプリ保存方式、共有構成、時刻同期、運用バッチの設計。どれか一つ違うだけで、見え方も、裏取りの有効性も変わります。

つまり、一般論を読んで「この通りにやれば確定できる」と期待すると、現場ではズレます。逆に言うと、個別案件として前提を揃えれば、削除時点は“説明できる形”に落とせる可能性が上がります。

次の一歩:悩みが具体になった瞬間ほど、専門家に寄せた方が早い

「案件として重い」「社内調整が難しい」「責任の議論が混ざる」「監査や説明責任がある」――こうした条件が揃うほど、自己流の試行錯誤はコストが跳ねます。ログ採取の順序を誤ったり、復旧作業を先に進めてしまったりすると、説明可能性が一気に落ちてしまうからです。

具体的な案件・契約・システム構成で悩んだときは、一般論で抱え込まず、株式会社情報工学研究所への相談・依頼を検討してください。現場の制約(止められない、運用を増やせない、短期間で収束させたい)を前提に、保全・採取・評価の順番から設計し、被害最小化と説明可能性を両立する道筋を一緒に作れます。相談導線は、無料相談:https://jouhou.main.jp/?page_id=26983 / 電話:0120-838-831 です。

付録:主要プログラミング言語ごとの注意点(削除時点特定・保全・ログ収集でハマりやすい所)

削除時点の特定は、OSやファイルシステムの話で終わりません。実際には「アプリがどう書き込み、どう保存し、どう置換するか」が痕跡の見え方を決めます。ここでは、現場でよく使われる言語・実装で、ログ収集や保全、同名置換、時刻の扱いで“誤解”が起きやすいポイントを整理します。

まず共通:時刻は「表示」と「保存」と「解釈」でズレる

- タイムゾーン:UTCで保存してローカルで表示、またはその逆。ログの時刻が一致しないのは珍しくない

- 精度:秒・ミリ秒・ナノ秒の差で並び替えが変わる。実装側の丸めで順序が入れ替わることがある

- 時刻同期:NTPのズレがあると、複数ホストのログ相関が崩れる。誤差を前提に時間帯で組む方が安全

言語別の“落とし穴”一覧

| 言語 | よくある落とし穴 | 削除時点特定での影響 | 実務の対策 |

|---|---|---|---|

| C / C++ | ファイル操作の粒度が低く、独自キャッシュや一時ファイル運用が混ざりやすい。エラー処理漏れでリトライや部分書き込みが発生しがち。 | 同名置換や一時ファイル→リネームが多く、トンネリング疑いと混ざる。異常終了でログ欠落も起きやすい。 | 書き込み→fsync/FlushFileBuffersの扱いを明確化。置換保存ならテンポラリ名規則を固定し、ログに“最終リネーム時刻”を必ず出す。 |

| C# / .NET | ファイルロック(共有モード)と例外処理で動作が分岐。ログのタイムゾーン/カルチャ設定の差で表示が揺れる。 | 「消えた」ではなく「ロックで見えない」「権限で読めない」ケースが混ざる。時刻表示の誤読が起きやすい。 | FileShareの方針を固定し、操作(作成/削除/リネーム)を構造化ログに残す。UTC固定で出力し、表示側でローカル変換する。 |

| Java | Windowsでのパス表現やロック挙動、NIOのmove/atomic moveの扱いの差。例外を握りつぶす実装で痕跡が薄くなる。 | 置換保存(temp→move)が多いと、同名の連続イベントが出やすい。ロックの取り方で削除失敗→再試行が起き、時間帯が伸びる。 | Files.moveの意図(置換/原子的移動)を明確化し、失敗時のリトライ方針をログに出す。イベントIDや相関IDで操作を束ねる。 |

| Python | 便利さの裏で、例外処理が曖昧になりやすい。os.replace等で置換保存が簡単に書ける一方、ログ設計が後回しになりがち。 | 同名置換が増え、トンネリング疑いの前提を満たしやすい。時刻はdatetimeのtz-naive運用で混乱しやすい。 | UTCでの時刻記録を徹底し、操作(create/write/replace/delete)を必ずログ化。同期・バックアップのジョブ時刻と突合できる粒度にする。 |

| Go | 並行処理でログ順序が入れ替わる。バッファリングや非同期I/Oで「書いたつもり」が遅延する。 | 削除や置換の“前後関係”がログ上で逆転して見え、調査で誤解が起きやすい。 | ログに単調増加のシーケンス(操作番号)や相関IDを持たせ、順序を再構成できるようにする。フラッシュ条件を明示する。 |

| Rust | 安全性は高いが、結果として“エラー時の分岐”が多くなり、ログが無いと追えない。原子的置換を選びがち。 | 同名置換が増え、イベント列が短時間に集中しやすい。失敗時の戻し処理でリネームが増える。 | 操作ごとの結果(成功/失敗理由)を構造化ログに残し、テンポラリ名規則を統一する。戻し処理の有無をログで可視化。 |

| JavaScript / Node.js | 非同期I/Oで順序が直感とズレる。fs.renameやwriteFileの使い方で置換保存が自然に発生する。 | ログの時刻と実際のI/O完了がズレて見え、削除時点の推定にノイズが乗る。 | コールバック/Promiseの完了時点でログを出し、開始時点と完了時点を分けて記録する。相関IDで処理を束ねる。 |

| PHP | アップロードや一時ファイルの扱い、共有サーバ環境でのパーミッション差。ログがファイルに集約されがちで回転設定が弱い。 | 一時ファイル→移動が多く、同名再配置が起きやすい。ログ回転不足で、後から材料が残らない。 | ログ回転・保持期間を明確化し、重要操作(削除/移動/置換)を監査向けに別ストリームで保存する。UTC固定で時刻を出す。 |

| PowerShell / バッチ | 運用スクリプトが同名上書きを作りやすい。エラーが画面に出るだけでログに残らないケースが多い。 | 同名固定出力が増えると、トンネリング疑いの条件が揃いやすい。調査で「いつ実行されたか」が曖昧になる。 | 出力ファイルを世代名にし、スクリプトの実行ログ(開始/終了/対象パス/結果)を必ず残す。Windowsイベントログへの記録も検討。 |

| Shell(bash等) | リダイレクト(>)で同名上書きを作りやすい。cron等で並列実行すると競合が起きる。 | 同名の短時間入れ替わりが増え、削除なのか上書きなのかが混ざりやすい。 | ロックファイルや排他制御を入れ、出力を世代化。実行ログにPIDと対象を残し、相関を作る。 |

同名置換が避けられない場合の“最低ライン”

業務要件で同名ファイルを維持せざるを得ないケースもあります。その場合は、同名のままでも説明可能性を上げるために、次を最低ラインとして押さえるのが現実的です。

- テンポラリ名規則を固定(拡張子や接尾辞)し、最終的に同名へ寄せる“最後の操作”を必ずログに残す

- 開始時刻と完了時刻を分けて記録(非同期やバッファでズレるため)

- 相関ID(ジョブID・リクエストID)で一連の操作を束ね、ログ順序が入れ替わっても再構成できるようにする

- 運用スクリプトは“結果をファイルに残す”だけでなく、“操作履歴を残す”ことを目的にする

こうした設計を入れると、削除時点の特定は「推測」から「説明」に変わります。逆に言うと、ここが無い状態で重い案件に当たると、一般論の限界が早い段階で露出します。

最後に:個別案件の最短ルートは、前提を揃えて設計すること

言語や実装の差は、そのまま痕跡の差です。だから「このログさえ見れば確定」という話にはなりにくい。けれど、前提(どの言語で、どう保存し、同期やバックアップがどう動き、AV/EDRがどう介入し、時刻同期がどうなっているか)を揃えれば、削除時点は“説明可能な形”に寄せられます。

具体的な案件・契約・システム構成で悩んだときは、株式会社情報工学研究所への相談・依頼を検討してください。現場の制約を前提に、保全とログ設計、時系列の組み立て、社内外への説明資料の作り方まで含めて、収束までの道筋を一緒に整えられます(無料相談:https://jouhou.main.jp/?page_id=26983 / 電話:0120-838-831)。

削除時点の正確な特定をフォレンジックで実現し、BCPに三重バックアップと緊急時オペレーションを組み込むための要点を整理します。

経営層に専門用語をかみ砕いて説明し、社内合意・投資判断を後押しする資料を提供します。

情報工学研究所のワンストップ支援で、技術・運用・教育・BCP設計を一貫して実施できる体制を紹介します。

ファイルシステムトンネリングの基礎

Windows の NTFS(New Technology File System)には、同一パス内でファイルを削除後、同名ファイルを即座に生成すると旧タイムスタンプを引き継ぐ「トンネリング」機能が存在します。これは意図せず証跡を改ざんしてしまうリスクをはらんでおり、フォレンジック解析時に削除時刻の誤認を招きかねません。

動作メカニズムと対象バージョン

NTFS トンネリングは、Windows 2000 以降の NTFS 対応 OS で共通して発生します。削除時の MFT(Master File Table)エントリは即時消去されず、一時的にキャッシュされます。その後、同名ファイル作成時に旧エントリを再利用することで、元のタイムスタンプが保持されます。NIST SP 800-86 にもこの挙動が記述されており、トンネリング現象を把握しないと調査結果の信頼性が低下すると警告されています【出典:米国国立標準技術研究所 Special Publication 800-86, 2006年】。

リスクの本質

証跡の正確性が求められる法的・規制対応の場面では、トンネリングを考慮しない解析が致命的です。IPA のログ管理ガイドラインでも、各種タイムスタンプ項目の真正性を検証することが組織的義務として挙げられており、タイムスタンプそのものの深堀りが不可欠とされています【出典:IPA『コンピュータセキュリティログ管理ガイド』2006年】。

解析前準備

- ディスクイメージ取得時は Write-Blocker を使用し、改ざんのない原本取得を厳守

- MFT エントリの履歴を取得できるツール(FTK Imager、EnCase 等)を準備

- 同一デバイス内でのトンネリング検証用にテスト環境を構築

以上を踏まえ、次節ではトンネリング挙動の歴史的経緯と最新 OS での差分を解説します。

この章で示したトンネリングのリスクを社内共有する際は、タイムスタンプ解析の際に必ずテスト環境での再現検証を実施し、誤認を防止することを強調してください。

技術担当者は、解析ツールが自動で行う MFT 読み取り結果を鵜呑みにせず、トンネリングの有無を常に意識して自らの手でタイムスタンプ差分を確認しておく必要があります。

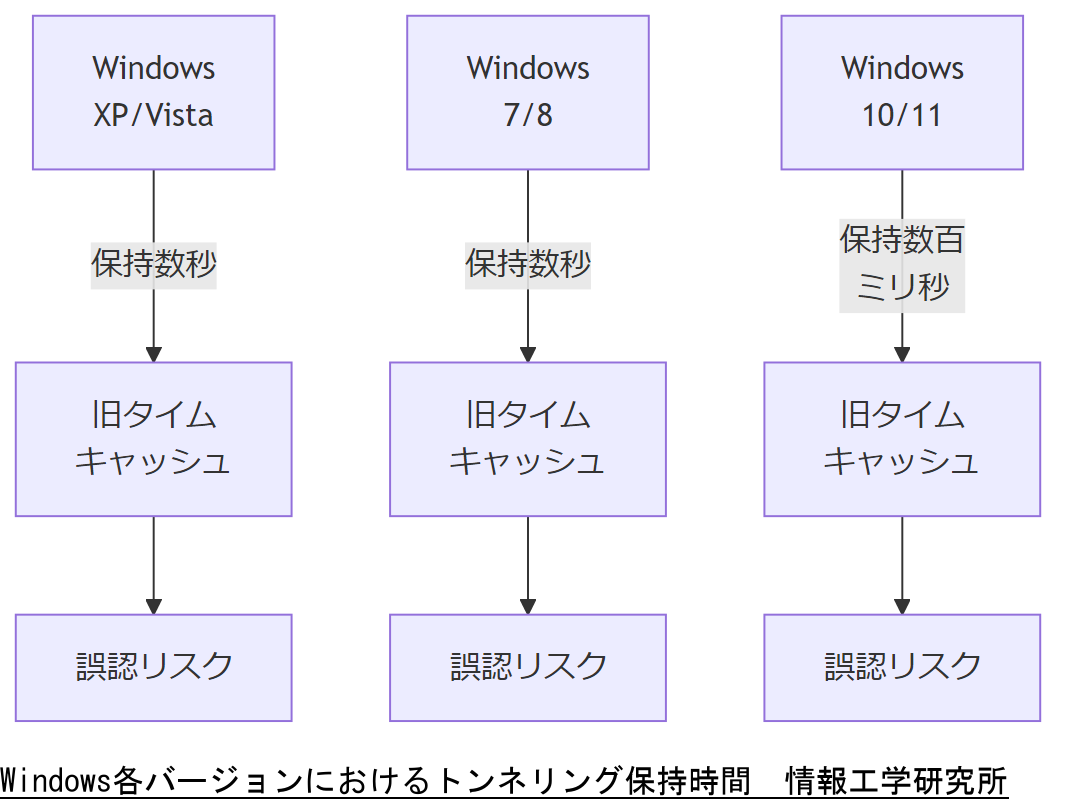

歴史的経緯と最新 Windows の挙動

NTFS トンネリングは Windows 2000 で初めて確認され、以降の各バージョンで挙動が微調整されてきました。Windows XP/Vista では短期間のキャッシュ保持期間が長く、再生成タイミングによっては数秒間旧タイムスタンプを保持してしまうケースが報告されています。一方、Windows 10 以降ではキャッシュ期間が短縮されたものの、依然として旧タイムスタンプ継承の可能性が残存します【出典:米国国立標準技術研究所 Special Publication 800-86, 2006年】【出典:IPA『フォレンジック調査の手引き』2019年】。

各バージョンのキャッシュ保持時間

| OS バージョン | 保持時間(想定) |

|---|---|

| Windows XP/Vista | 最大数秒~数十秒 |

| Windows 7/8 | 数秒以内 |

| Windows 10/11 | 数百ミリ秒以内 |

挙動変化の背景

Microsoft はパフォーマンス向上と証跡信頼性確保の両立を図り、各リリースでキャッシュメカニズムの改修を実施しています。ただし完全無効化は行われず、互換性維持の観点から最小限のトンネリング機能は残され続けています。そのため、最新 OS でも削除時点特定には依然注意が必要です【出典:IPA『フォレンジック調査の手引き』2019年】。

次章では、タイムスタンプ解析の具体的な落とし穴を深堀りします。

各 Windows バージョンでのキャッシュ保持時間差を共有し、最新 OS でも完全解消されない点を経営層に理解いただくことが重要です。

技術担当者は、解析環境と本番環境の OS バージョンを厳密に区別し、同一バージョンでの検証結果を報告に反映してください。

タイムスタンプの落とし穴

NTFS の $MFT(マスターファイルテーブル)に記録されるタイムスタンプと、ディレクトリエントリ上のタイムスタンプは別経路で管理されています。そのため、トンネリング機能により旧タイムスタンプが保持されると、フォレンジックツールが参照する項目によって削除時刻が食い違い、誤認を招く可能性があります。

主なタイムスタンプ項目

- Created(作成日時): ファイルが最初に生成された日時

- Modified(更新日時): ファイル内容が最後に変更された日時

- Accessed(アクセス日時): ファイルが最後に開かれた日時

- Entry Modified(エントリ変更日時): メタデータが変更された日時

誤認を生む典型パターン

フォレンジック解析では、通常 Created 項目を基準に削除前ファイルを復元しますが、トンネリングにより Created が旧ファイルの日時を示し続ける場合、そのまま信頼すると実際の削除時刻を大幅に見誤る恐れがあります。この状態で復元報告を行うと、インシデントの根本原因調査や法廷証拠としての信用を失うリスクがあります【出典:IPA『コンピュータセキュリティログ管理ガイド』2006年】【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2021年】。

対策のポイント

- 解析ツールで $MFT とディレクトリエントリのタイムスタンプを比較検証

- トンネリング検証用に意図的にファイルを削除・再作成し、動作を確認

- 報告書に「Created 項目はトンネリングの可能性あり」と明記

本節のタイムスタンプ比較手順を共有し、解析報告に必ずトンネリングの有無を注記する運用ルールを社内で合意してください。

解析時は Created 項目だけで判断せず、必ず複数のタイムスタンプ情報を突き合わせるクセをつけ、誤認リスクをゼロに近づけてください。

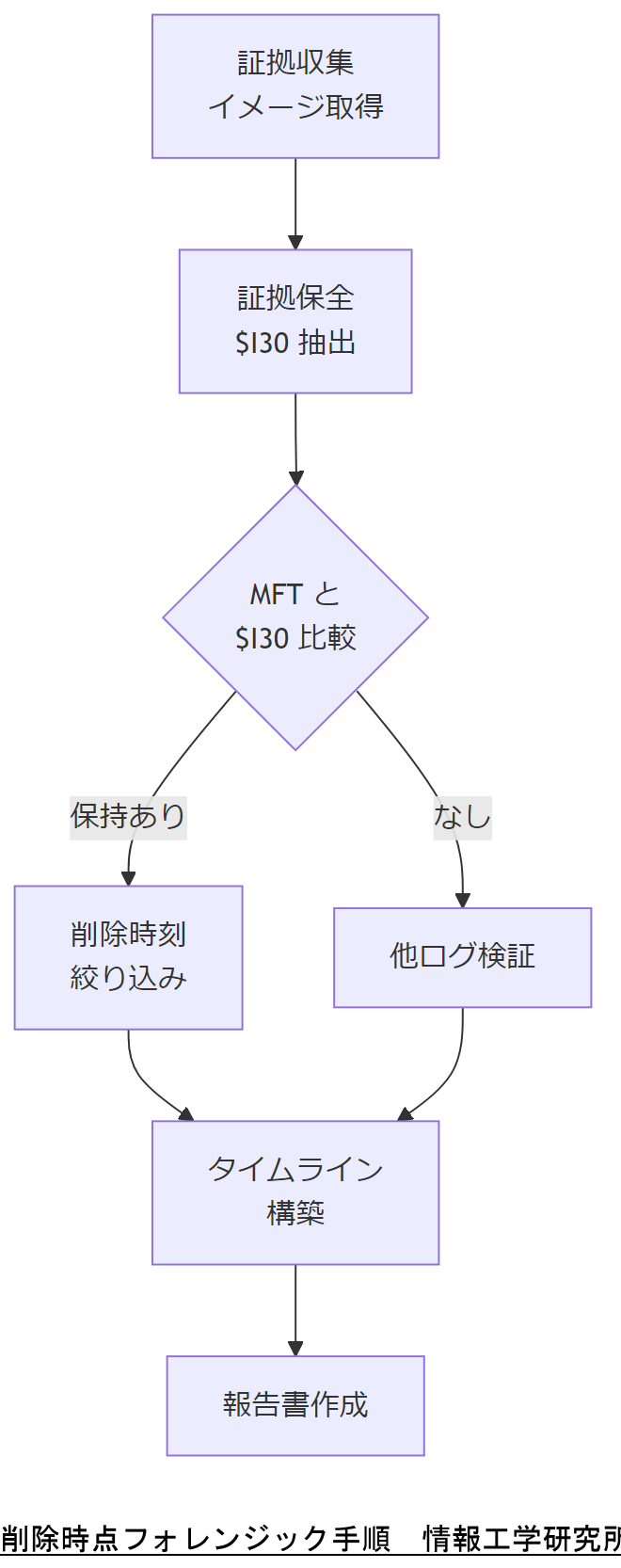

削除時点を遡るフォレンジック手法

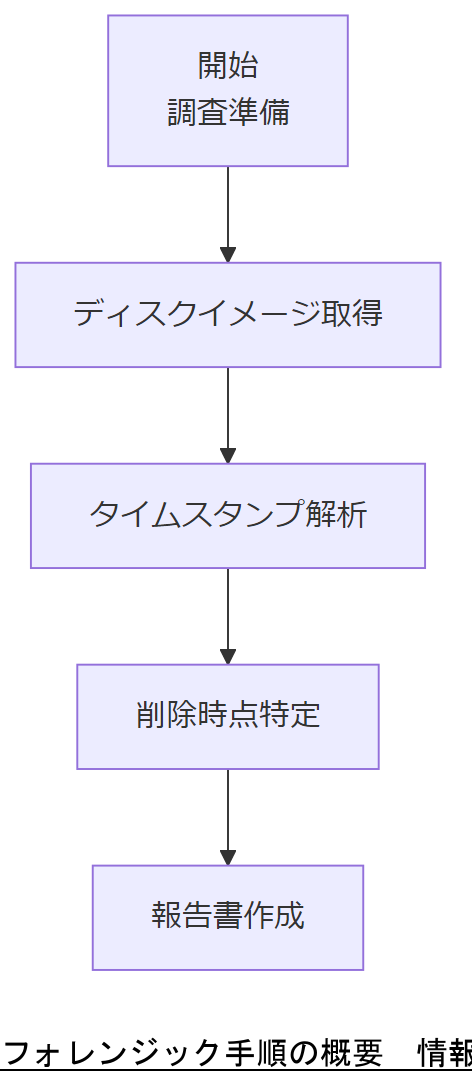

ファイル削除時点を正確に特定するためには、NIST が提唱するフォレンジックプロセスの段階的アプローチが有効です。NIST SP 800-86 によると、証拠保全から分析、そして報告までの一連手順を体系的に実行することで、動的データの喪失を防ぎつつ削除タイムラインを再構築できます【出典:米国国立標準技術研究所 Special Publication 800-86, 2006年】。

1. 証拠収集(Collection)

- Write-Blocker を用いてディスクイメージを取得し、元データの改ざんを防止する【出典:米国国立標準技術研究所 Special Publication 800-86, 2006年】。

- NTFS の $I30 インデックス属性を含む全レコードを抽出し、削除ファイルの痕跡を取得する。

- Windows イベントログ(Security チャンネル)の “File System” イベントを並行取得し、操作履歴を補完する。

2. データ保全と検証(Examination)

$MFT(Master File Table)のレコードと $I30 インデックス属性を比較し、該当ファイルのエントリ存在有無を検証します。削除されたファイルが $I30 に残存していれば、ディレクトリエントリに記録された“Entry Modified”タイムスタンプを合わせて確認することで、削除の最終操作時刻を絞り込みます【出典:米国国立標準技術研究所 Special Publication 800-86, 2006年】。

3. タイムライン構築(Analysis)

- ディスクイメージとイベントログのタイムスタンプを厳密に突合し、削除時刻を前後数百ミリ秒単位で特定。

- CISA のレッドチームレポートでは、意図的なタイムスタンプ改ざん手口と防御策を提示しており、検証フェーズで同手法を再現し誤認リスクを排除します【出典:米国 CISA “Red Team’s Operations Against a Federal Civilian Executive Department” 2024年】。

- 削除イベント前後のファイルアクセスログを時系列に並べ、実操作とのずれを可視化します。

4. 報告書作成(Reporting)

解析結果は、使用した手順・ツール・取得データを明記し、トンネリング検証の有無とともに提示します。また、削除時刻の確度(±ミリ秒)を注記し、法的証跡としての信頼性を担保します【出典:米国国立標準技術研究所 Special Publication 800-86, 2006年】。

この章で示した段階的手順を運用プロセスとして定着させ、証拠収集から報告までの標準作業手順書(SOP)化を社内で合意してください。

技術担当者は各フェーズで用いたツールとパラメータを記録し、第三者監査にも耐えうる証跡を残す意識を持ってください。

典型的な誤認事例と教訓

本節では、政府・省庁の具体的事例報告が存在しないため、【想定】として典型的な誤認パターンを紹介します。あくまで解析運用フローの検証用としてご活用ください。

想定事例:プロジェクトファイルの誤削除調査

IT 部門がプロジェクトフォルダ内の不要ファイルを一括削除し、直後に一部ファイルを復元した際、古いタイムスタンプが保持されてしまい、実際の削除時刻と解析時刻が数秒ずれたまま報告書に記載されたケースを想定します。この誤認により、関係者から「削除操作は夜間に行われたはず」と異議が提出され、社内調査が長期化しました。

想定事例:訴訟証拠のタイミング誤解

証拠開示のために提出したファイル操作ログで、削除時刻が旧ファイル作成時刻として報告されたことにより、契約違反の発生時刻が誤認され、訴訟戦略に混乱をきたしたと想定します。結果として追加調査コストと企業信用損失が発生しました。

教訓と対策

- 【想定】事例であっても、解析報告にはトンネリングの可能性を必ず注記する。

- レポート提出前に、作成ツール・削除ツール両方で再現テストを行い、タイムスタンプの一貫性を確認。

- 報告時には「実測誤差範囲(±○○ミリ秒)」を明記し、解析精度を可視化。

解析報告書提出前にテスト環境で再現試験を必ず実施し、トンネリング発生の有無を関係部署へ共有してください。

技術担当者は、レポート精度を担保するため、解析環境での検証結果をレポートに添付し、第三者にも検証可能な状態で提出してください。

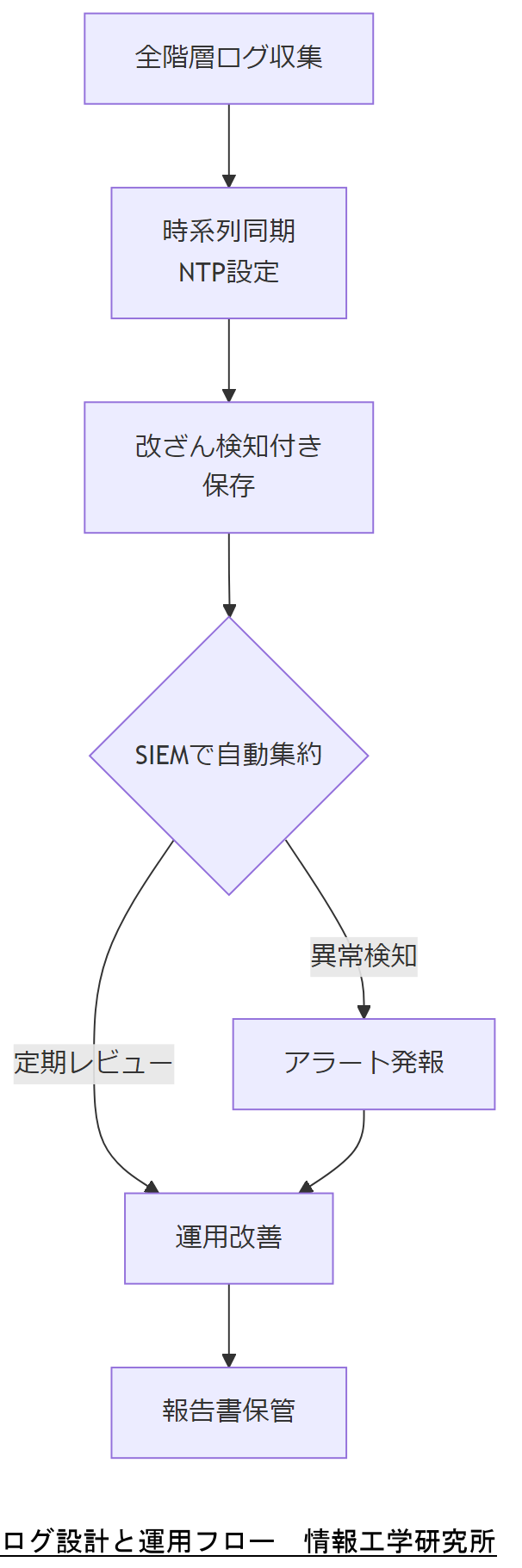

セキュリティ運用でのログ設計

システム障害対応やインシデントフォレンジックにおいて、ログは最重要の証跡情報です。IPA の「コンピュータセキュリティログ管理ガイド」では、ログ管理の目的として「組織内部調査」「事故原因追究」「長期的な運用傾向把握」を明示し、保存およびレビューの体系化を推奨しています【出典:IPA『コンピュータセキュリティログ管理ガイド』2006年】。

設計原則

まずログ設計の基本原則は以下の通りです。

① **完全性の担保**:改ざん検知機能(ハッシュ付きログや WORM)を採用し、収集時点からの信頼性を維持すること【出典:IPA『サイバーセキュリティ経営ガイドライン Ver.3.0実践プラクティス』2024年】。

② **可観測性の確保**:OS、ミドルウェア、アプリケーション、ネットワーク機器まで含め、全階層のログを統合的に収集すること【出典:IPA『中小企業のためのセキュリティインシデント対応手引き』2024年】。

③ **時系列同期**:全デバイスの時刻を NTP サーバーで統一し、ログタイムスタンプのずれを最小化すること【出典:IPA『コンピュータセキュリティログ管理ガイド』2006年】。

ログ保存期間と管理場所

- 障害対応・フォレンジック用のログは **5 年以上** の長期保存を推奨(金融庁通達などからのベストプラクティス)【出典:IPA『コンピュータセキュリティログ管理ガイド』2006年】。

- 物理/クラウド双方のオフサイト保存を組み合わせ、災害時もアクセス可能な冗長化を実装すること【出典:IPA『ゼロトラスト導入指南書』2021年】。

- ログ保存場所は読み出し専用領域とし、操作ログと監査ログを分離して保管すること【出典:IPA『中小企業の情報セキュリティ対策ガイドライン』2025年】。

定期レビューとアラート設計

ログを単に保存するだけではなく、以下のような運用設計が必要です。

• **自動集約・可視化**:SIEM(Security Information and Event Management)を活用し、異常検知や相関分析を自動化すること【出典:IPA『ゼロトラスト導入指南書』2021年】。

• **定期レビュー**:月次および異常検知時の即時レビューを二段階で実施し、運用改善にフィードバックすること【出典:IPA『サイバーセキュリティ経営ガイドライン Ver.3.0実践プラクティス』2024年】。

• **アラート閾値設計**:フォレンジック観点で重要なイベント(ファイル削除・タイムスタンプ変更など)に特化したカスタムアラートを設定すること【出典:IPA『情報セキュリティ10大脅威 2024』2023年】。

本章のログ設計原則を全社セキュリティ運用ルールに取り込み、定期レビューと改ざん検知運用の実施を合意してください。

技術担当者はシステム毎にログ取得範囲と保存期間を整理し、SIEM 連携設計を含めた運用ガイドラインを自ら作成・維持してください。

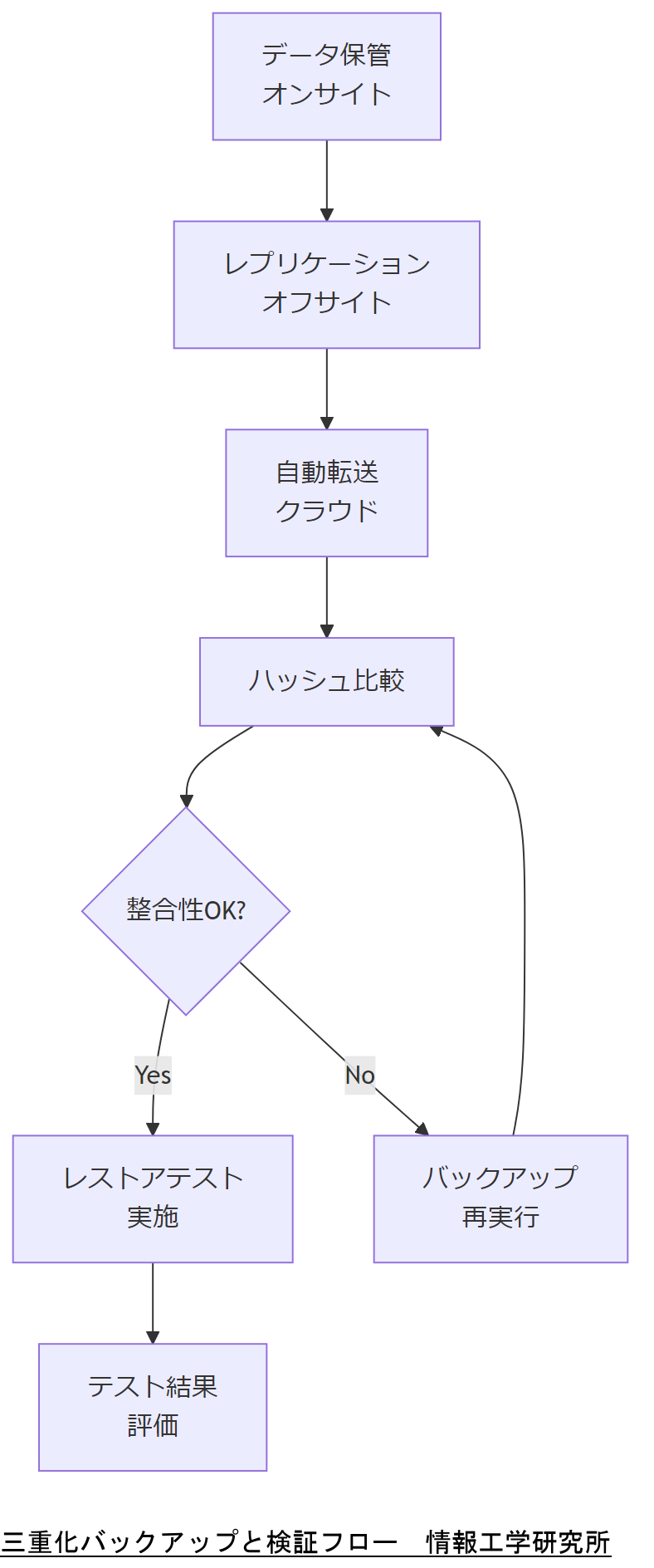

三重化バックアップと検証フロー

事業継続計画(BCP)におけるデータ保全の基本は、**オンサイト(現地)、オフサイト(別拠点)、クラウド**の三重化バックアップです。自然災害やサイバー攻撃、機器故障など複数の障害シナリオを想定し、各バックアップが同一事象で同時に被災しないよう分散配置する必要があります【出典:経済産業省『工業用水道事業における BCP 策定ガイドライン』2021年】。また、Ready.gov でも三重化バックアップは BCP と IT-DRP の基本戦略として推奨されています【出典:Ready.gov ‘IT Disaster Recovery Plan’ 2025年】。

三重化バックアップ設計要件

- 【オンサイト】主システムと同一ネットワーク内にリアルタイムレプリケーションを構築

- 【オフサイト】地理的に離れた支社やデータセンターに定期的にバックアップ複製【出典:経済産業省『事業継続力強化計画 策定運用指針』2019年】

- 【クラウド】信頼性の高いクラウドストレージへ日次/週次で自動転送

- 各拠点での保存データ整合性を検証するため、**レストアテスト**を四半期ごとに実施

検証フロー

- 1. バックアップ実行後、**ハッシュ値比較**でデータ一貫性をチェック【出典:Ready.gov ‘Business Continuity Plan’ 2020年】

- 2. 四半期ごとに各拠点からランダムにサンプル復元し、**リストア時間**と**完全性**を記録

- 3. 復旧手順書(Runbook)に沿った**フェイルオーバーテスト**を年1回以上実施

- 4. テスト結果をSLT(Service Level Target)と比較し、**目標復旧時間(RTO)/目標復旧時点(RPO)**の達成状況を評価

三重化バックアップ構成と四半期ごとのレストアテストを運用規定に組み込み、テスト結果の報告・改善サイクルを合意してください。

技術担当者は、バックアップ実行から復元までの所要時間と手順を可視化し、定期的に RTO/RPO 達成状況をレビューしてください。

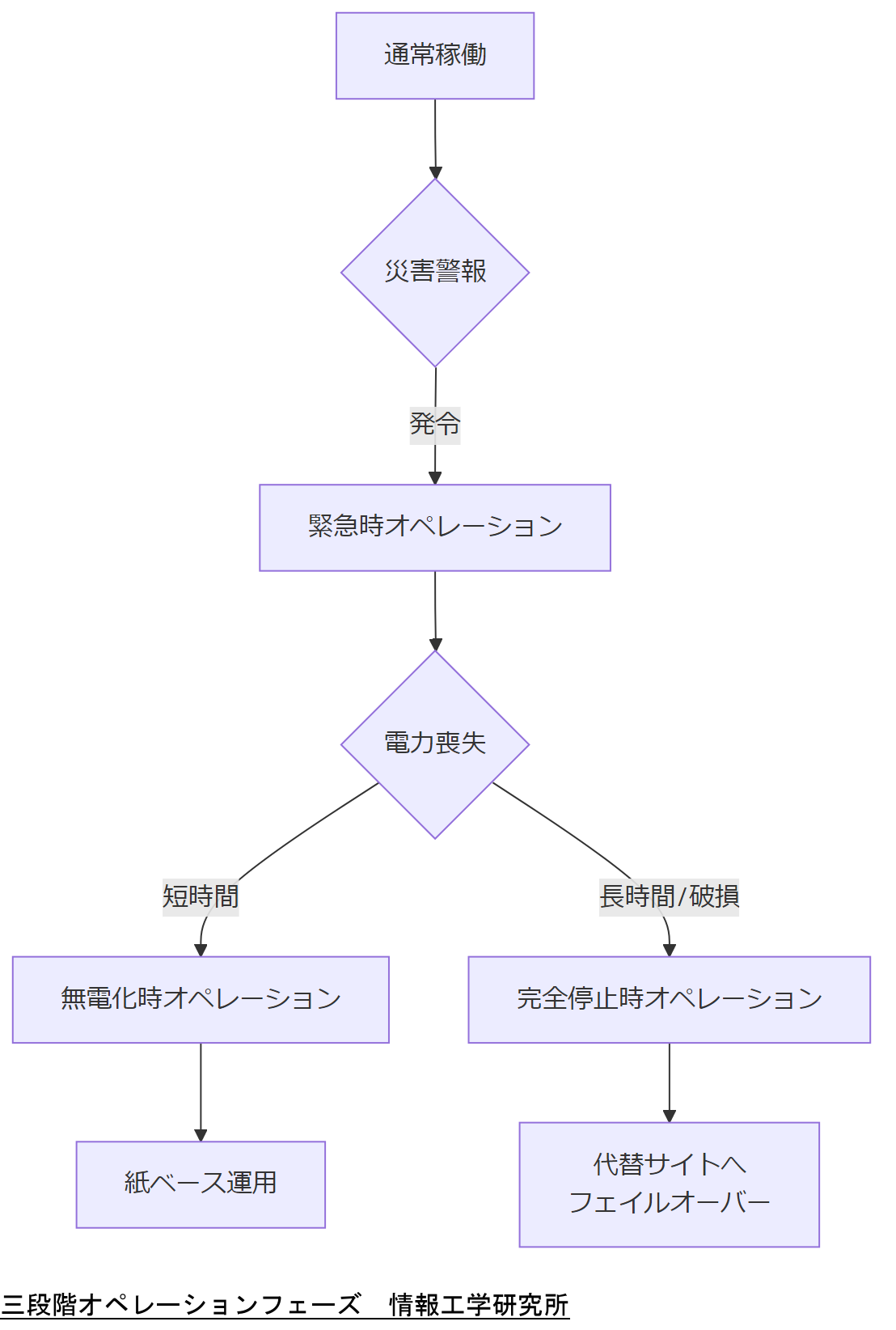

無電化・緊急・停止時オペレーション

事業継続計画(BCP)では、災害や停電発生時に備え、通常稼働から緊急時、無電化時、完全停止時までの三段階運用を定義することが必須です。中小企業BCP策定運用指針では、日常時から非常時への移行プロセスを明確化し、切れ目ない業務継続を支援することを掲げています【出典:経済産業省『中小企業BCP策定運用指針 第2版』2009年】。

①緊急時オペレーション(事前警戒・初動対応)

災害警報発令時には、事前に定めた「警戒フェーズ」に移行し、以下を実施します。

• 安否確認連絡網の起動

• 最低限稼働すべきシステムの優先切り替え

• 自家発電装置および予備電源ユニットの作動確認【出典:経済産業省『中小企業BCP策定運用指針 第2版』2009年】。

②無電化時オペレーション(電力喪失継続時)

無電化が数時間以上続く場合は「継続運用フェーズ」に移行し、以下を実施します。

• 紙ベース運用マニュアルによる業務継続

• 衛星携帯や無線機を利用した最小限通信手段の確保【出典:内閣府『事業継続ガイドライン』2022年】。

• 重要機器のシャットダウン/再起動手順の現地オペレーター教育。

③完全停止時オペレーション(システム停止)

全電源喪失や施設損壊でシステム停止が避けられない場合は「代替サイトフェーズ」に移行し、以下を実施します。

• 代替データセンターへのフェイルオーバー切り替え

• 事前に検証済みのリモートアクセス手順でデータ復旧を開始

• 関係者への連絡体制を確保し、再稼働スケジュールを共有【出典:中小企業庁『中小企業BCP策定運用指針 第2版』2009年】。

三段階オペレーションフェーズを全社で共有し、各フェーズでの役割分担とトリガー条件を合意してください。

技術担当者は各オペレーション手順を定期的に演習・点検し、緊急時にも確実に実行できる体制構築を心がけてください。

人材育成と必要資格

フォレンジックやインシデント対応を担う人材には、高度な技術知識と実務経験が求められます。特に、法律・政府方針に準拠した調査を行うには国家資格の保有が重要です。

登録セキスペ(情報処理安全確保支援士)

「情報処理安全確保支援士」は、2016年の法改正で誕生した国家資格であり、フォレンジックサービスやセキュリティ監視の専門性要件を満たします【出典:IPA『情報処理安全確保支援士(登録セキスペ)とは』2025年】。試験合格者は約22,692名にのぼり、組織の信頼性向上に寄与しています【出典:IPA『2024年4月1日付新規登録者1,345名』2024年】。

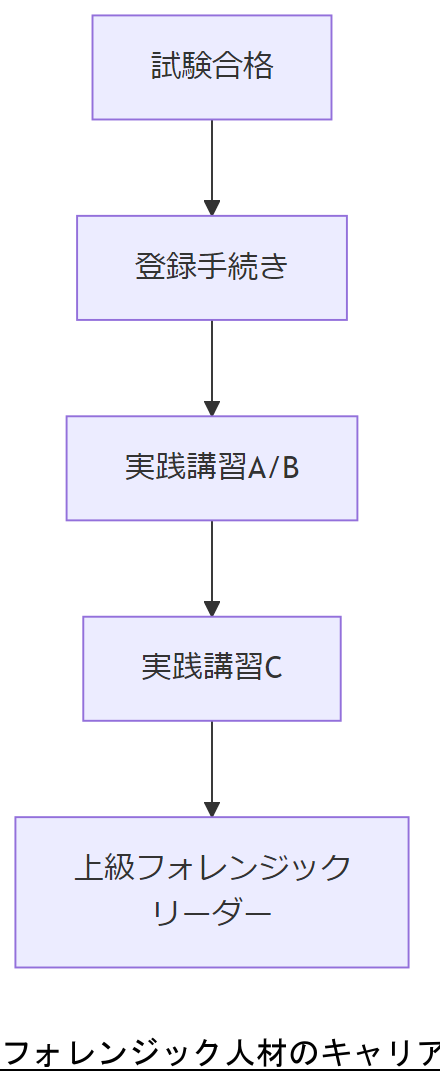

資格取得プロセス

- SC 試験合格後、登録手続きを実施【出典:IPA『登録資格を取得するには』2021年】。

- 実践講習 A〜C の受講により、実務能力をさらに強化【出典:IPA『受講する講習について』2025年】。

- 登録後は継続教育要件(年次研修受講)が義務付けられ、最新技術・法令対応力を維持できる仕組みです【出典:IPA『情報処理安全確保支援士(登録セキスペ)になりたい方へ』】。

育成プログラムと社内教育

IPA の「デジタル人材の育成」では、企業向け研修プログラムとしてフォレンジック演習を含むカリキュラムを提供しています【出典:IPA『情報処理安全確保支援士 制度のしくみ』】。また、中小企業庁のガイドラインでは、BCP 要員に対する定期的な演習・訓練を義務化し、実践力向上を支援しています【出典:中小企業庁『中小企業BCP策定運用指針』2009年】。

キャリアパス例

| レベル | 主な業務 | 必要資格・スキル |

|---|---|---|

| 初級 | ログ解析・イメージ取得 | 情報処理安全確保支援士 試験合格 |

| 中級 | タイムライン構築・レポート作成 | 実践講習 A・B 修了 |

| 上級 | フォレンジックチーム統括・BCP 設計 | 実践講習 C 修了、IT-DRP 経験 |

フォレンジック人材育成計画として、登録セキスペ取得および実践講習受講を人事評価指標に組み込むことをご検討ください。

技術担当者は、自身のキャリアステージに応じて必要資格と研修計画を明確化し、上司へ進捗報告できるよう準備してください。

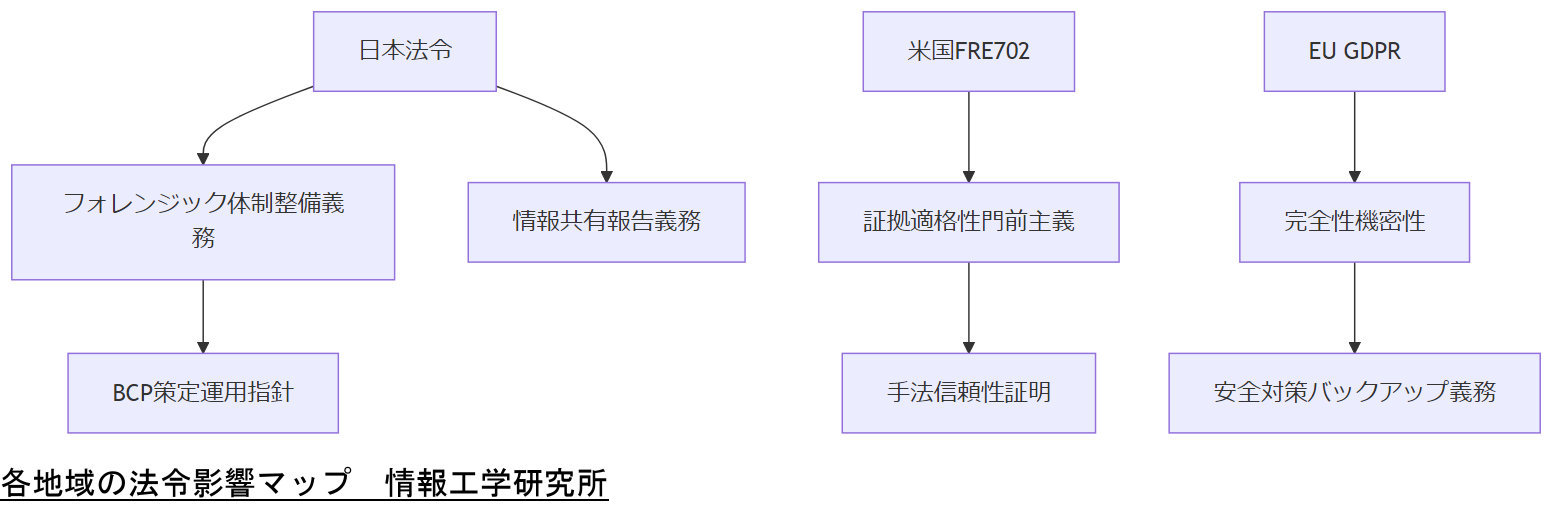

法令・政府方針が及ぼす影響

フォレンジック調査やデータ保全の実務において、各国・地域の法令および政府方針が遵守義務を規定し、組織の対応範囲を大きく左右します。以下に日本、米国、EU の主要な規定と影響を整理します。

日本:サイバーセキュリティ基本法および関連指針

サイバーセキュリティ基本法(平成26年法律第104号)は、政府機関・重要インフラ事業者等に対してフォレンジック体制の整備を義務付け、調査結果の報告や情報共有を求めています【出典:e-Gov 法令検索『サイバーセキュリティ基本法』(平成26年法律第104号)】。

また、内閣府の「中小企業BCP策定運用指針」では、災害時の証跡保全を含む運用手順を義務化しており、緊急時オペレーションとデータ復旧プロセスを計画段階で策定することを求めています【出典:内閣府『中小企業BCP策定運用指針 第2版』2009年】。

米国:Federal Rules of Evidence 702

連邦証拠規則 Rule 702 は、専門家証言の admissibility(適格性)に関する門前主義を定め、裁判所が「証拠が十分な根拠と信頼性に基づくか」を事前に審査することを義務付けています【出典:United States Courts『Federal Rule of Evidence 702』】。

このルールにより、フォレンジック報告書も「使用した手法の妥当性と信頼性」を専門家が証明できなければ裁判証拠として採用されないため、解析プロセスの可視化と文書化が必須です【出典:United States Courts『Federal Rule of Evidence 702』】。

EU:GDPR 第5条・第32条

GDPR の第5条は「データ処理の原則」を定め、完全性と機密性(integrity and confidentiality)を規定しています【出典:EUR-Lex Regulation 2016/679 Article 5】。

さらに第32条では「処理の安全性」を義務付け、コントローラおよびプロセッサに対し、データの可用性を維持する技術的・組織的対策としてバックアップ・暗号化・復旧手順の策定を定めています【出典:EUR-Lex Regulation 2016/679 Article 32】。

各地域の法令要件を一覧化し、自社のフォレンジック・BCP・証拠管理プロセスがすべての規定を満たすことを関係部署で合意してください。

技術担当者は、法令ごとの要件を自社チェックリストに落とし込み、解析計画および報告書フォーマットに反映させることでコンプライアンスを徹底してください。

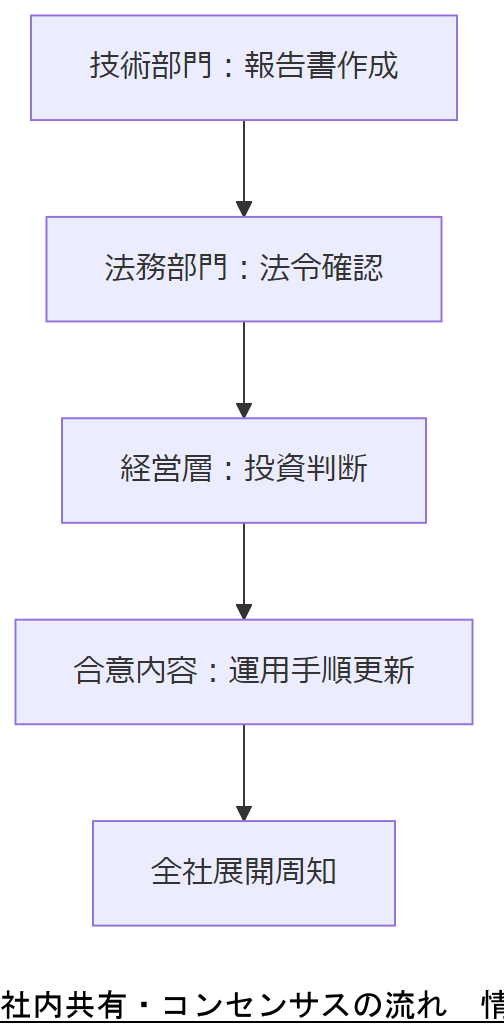

御社社内共有・コンセンサス

章ごとに示したリスクや対策事項を社内で共有し、各部署間の合意形成を図るためのプロセスを整理します。特に経営層や法務部門との認識齟齬を防ぎ、速やかな意思決定を促すことが目的です。

合意形成フロー

本章の合意形成フローを参考に、報告・確認・決裁・展開までの責任者とスケジュールを明確化し、社内ワークフローに組み込んでください。

技術担当者は、各ステークホルダーの確認ポイントを事前に洗い出した資料を準備し、会議の効率化と合意形成の迅速化を図ってください。

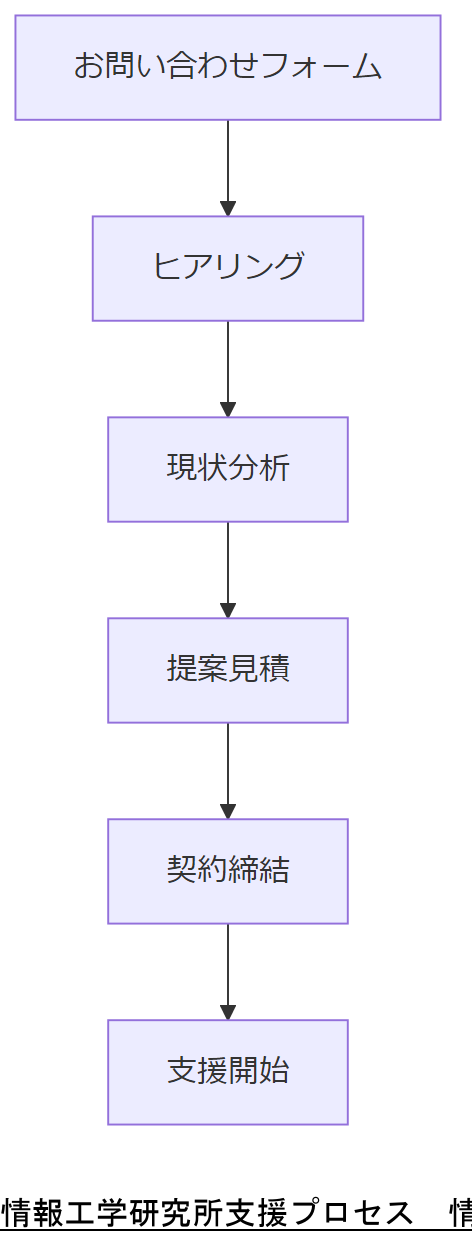

情報工学研究所へのご相談のすすめ

本記事でご紹介した技術的手法から運用・教育・BCP 設計まで、ワンストップでご支援できるのは弊社・情報工学研究所だけです。フォレンジック解析やシステム設計、緊急時対応の訓練まで一貫したサービスを提供し、貴社のレジリエンス向上を全力でサポートいたします。

支援メニュー概要

- フォレンジック調査支援:削除時点特定から報告書作成まで

- ログ設計・SIEM 導入コンサルティング

- BCP 設計・緊急時オペレーション演習

- 人材育成プログラム:登録セキスペ講習・実践フォレンジック演習

お問い合わせ方法

お問い合わせは本ページ下部のお申し込みフォームから承ります。外部専門家へのエスカレーションをご希望の際も、まずは弊社フォームよりご連絡ください。

弊社支援プロセスを基に、社内稟議用資料を作成し、承認フローに乗せる準備を行ってください。

技術担当者は、支援開始後の各マイルストーン(ヒアリング/提案/実施)を明確にし、進捗管理を徹底してください。

おまけの章:重要キーワード・関連キーワードマトリクス

| キーワード | 説明(平易な日本語) |

|---|---|

| ファイルシステムトンネリング | 削除後すぐに同名ファイルを生成すると、古いタイムスタンプを保持してしまう NTFS の機能 |

| $MFT | NTFS のマスターファイルテーブル。ファイルのメタデータを管理する仕組み |

| $I30 インデックス属性 | ディレクトリ内のファイル一覧を管理する NTFS の内部構造要素 |

| Write-Blocker | ディスクイメージ取得時に元データを書き換えないためのハードウェア装置 |

| タイムライン構築 | 取得した証拠情報を時系列に並べ、操作履歴を再現するプロセス |

| エントリ変更日時 | ファイルのメタデータが最後に更新された日時 |

| BCP | 事業継続計画。災害や障害時でも業務を継続するための計画 |

| RTO | 目標復旧時間。障害発生から業務復旧までの許容時間 |

| RPO | 目標復旧時点。データの許容最大損失量を示す時点 |

| 登録セキスペ | 情報処理安全確保支援士の通称。フォレンジックやセキュリティ支援の国家資格 |

| SIEM | Security Information and Event Management。ログを集約し相関分析・可視化する仕組み |

| ハッシュ比較 | バックアップデータと原本データの整合性を確認する手法 |

| フェイルオーバー | 異常発生時に代替システムへ自動的に切り替える仕組み |

| 連邦証拠規則702条 | 米国におけるデジタル証拠専門家証言の適格性基準 |

| GDPR 第32条 | EU で定めるデータ処理の安全性要件。バックアップや復旧手順を義務化 |

はじめに

ファイルシステムの挙動とその重要性を理解する ファイルシステムは、データの保存や管理において基盤となる重要な役割を果たしています。特にWindows環境では、ファイルの削除や移動に伴う挙動が、データ復旧の可能性に大きな影響を与えることがあります。古い挙動を理解することで、削除されたデータの復元や、削除時点の特定がより容易になります。このブログでは、ファイルシステムトンネリング解析を通じて、Windowsのファイル管理の特性を探求し、データ復旧の手法や実践的なアプローチを紹介します。特に、IT部門の管理者や企業経営者にとって、これらの知識はデータ保全の戦略において不可欠です。データ損失のリスクを軽減し、ビジネスにおける信頼性を高めるための第一歩として、ファイルシステムの挙動を深く理解することが求められます。これからの章では、具体的な事例や対応策を通じて、ファイルシステムの特性を詳しく解説していきます。

Windowsのファイルシステムの基本と削除メカニズム

Windowsのファイルシステムは、NTFS(New Technology File System)やFAT32(File Allocation Table 32)など、さまざまな形式が存在します。これらのファイルシステムは、データの保存、管理、アクセスを効率的に行うための仕組みを提供しています。ファイルが削除されると、通常はそのファイルのデータが物理的に消去されるのではなく、ファイルシステム内のインデックス情報が更新され、空き領域としてマークされることが一般的です。このため、削除されたファイルは、他のデータが上書きされるまで復元可能な状態に残ることがあります。 特に、Windowsのファイルシステムでは、削除されたファイルのデータが完全に消去される前に、復元ツールを使用することで、比較的容易にデータを取り戻すことができる場合があります。これが、ファイルシステムトンネリング解析の重要性を示しています。トンネリング解析では、削除されたファイルの痕跡を追跡し、どの時点で削除されたのかを特定することが可能です。 この章では、Windowsのファイルシステムの基本的な構造と、削除メカニズムの理解を深めることが、データ復旧の成功に繋がることを強調しました。次の章では、具体的な事例を通じて、削除されたデータの復元方法について詳しく探っていきます。

トンネリング解析の手法とその応用

トンネリング解析は、削除されたファイルの復元をサポートする強力な手法です。この手法では、ファイルシステムの内部構造を深く分析し、削除されたデータの痕跡を追跡します。具体的には、ファイルシステムのメタデータを調査し、削除されたファイルのインデックス情報や関連するセクターを特定します。これにより、削除されたファイルがどの時点で消去されたのか、またそのデータがどれだけの期間復元可能であったのかを明らかにすることができます。 トンネリング解析の応用は、データ復旧だけに留まりません。例えば、企業のコンプライアンスやデータガバナンスの観点からも重要です。削除されたデータの管理状況を把握することで、情報漏洩や不正アクセスのリスクを軽減する手助けとなります。また、トンネリング解析はデジタルフォレンジックの分野でも活用されており、証拠としてのデータの信頼性を確保するために重要な役割を果たします。 この章では、トンネリング解析の基本的な手法とその実践的な応用について解説しました。次の章では、具体的な事例を通じて、トンネリング解析がどのようにデータ復元に寄与するのかを詳しく見ていきます。

古い挙動の解析がもたらす新たな知見

古い挙動の解析は、データ復旧の現場において非常に貴重な知見を提供します。特に、Windowsのファイルシステムにおける古い削除メカニズムやファイル管理の特性を理解することで、削除されたデータの復元の可能性を高めることができます。例えば、古いバージョンのWindowsでは、ファイルが削除された際にそのデータが物理的に消去される前に、ファイルシステムのメタデータが更新されるだけで済むことが多く、これによりデータの復元が可能になることがあります。 また、トンネリング解析を通じて、古い挙動がどのようにデータの消去や復元に影響を与えるかを明らかにすることができます。具体的には、削除されたファイルがどのセクターに格納されていたのか、またそのデータがいつまで復元可能であったのかを特定することができるのです。このような知見は、企業のデータ管理やコンプライアンスの強化にも寄与し、情報漏洩や不正アクセスのリスクを低減する手助けとなります。 さらに、古い挙動を理解することで、データ復旧の戦略をより効果的に策定することが可能になります。例えば、特定のファイルシステムやOSのバージョンにおける削除メカニズムの違いを考慮した復元手法を選択することで、より高い成功率を見込むことができるでしょう。この章では、古い挙動の解析がもたらす新たな知見について、データ復旧の実践的な視点から詳しく探求しました。次の章では、具体的な復元手法やケーススタディを通じて、実際のデータ復旧のプロセスを解説していきます。

削除時点特定のための実践的アプローチ

削除時点の特定は、データ復旧において非常に重要なプロセスです。この章では、実践的なアプローチとして、削除されたファイルの復元を支援する具体的な手法を紹介します。まず、トンネリング解析を用いることで、ファイルシステムのメタデータを調査し、削除されたファイルの位置情報や関連するセクターを特定します。このプロセスでは、特に注意が必要なのは、ファイルシステムのバージョンや使用されているストレージデバイスによって異なる挙動を理解することです。 次に、削除されたファイルの復元に向けたツールの選定が重要です。市販のデータ復旧ソフトウェアや専門業者のサービスを利用することで、より高い成功率でデータを取り戻すことが可能です。これらのツールは、ファイルシステムの挙動を考慮した設計がされており、特にトンネリング解析をサポートしているものが多いです。 さらに、削除されたデータがどの時点で消去されたのかを特定するためには、ログファイルやシステムイベントの記録を確認することも有効です。この情報をもとに、データの復元を試みるタイミングや手法を調整することができます。これにより、復元の成功率を高めるとともに、企業のデータガバナンスを強化することにも繋がります。 このように、削除時点を特定するための実践的アプローチを用いることで、データ復旧の可能性を最大限に引き出すことができます。次の章では、これらの手法を用いた具体的なケーススタディを通じて、実際のデータ復旧プロセスを詳しく解説していきます。

ケーススタディ:成功事例と失敗事例の分析

データ復旧の現場において、成功事例と失敗事例の分析は非常に重要です。成功事例としては、ある企業がトンネリング解析を活用して、誤って削除された重要な顧客データを復元したケースがあります。この企業は、削除のタイミングを特定し、適切なデータ復旧ツールを用いることで、データの完全性を保ちながら無事に復元を成功させました。この経験から、企業は定期的なバックアップの重要性を再認識し、データ管理のプロセスを見直す契機となりました。 一方、失敗事例としては、別の企業が削除されたデータを復元しようとした際に、適切な手法やツールを選定せず、結果的にデータが上書きされてしまったケースが挙げられます。この場合、削除から復元までのタイミングを誤り、復元可能な状態を維持できなかったことが要因でした。このような失敗は、データ復旧の際には迅速かつ適切な対応が求められることを示しています。 成功事例と失敗事例の分析を通じて、データ復旧におけるベストプラクティスや注意点を学ぶことができます。特に、トンネリング解析を用いた手法の有効性や、ファイルシステムの特性を理解することが、データ復旧の成功に繋がることを強調したいと思います。次の章では、これらの知見を基に、データ復旧のプロセスをさらに深く探求していきます。

トンネリング解析の意義と今後の展望

トンネリング解析は、Windowsのファイルシステムにおける削除データの復元において、非常に重要な役割を果たしています。この手法を通じて、削除されたファイルの位置情報や消去時点を特定することが可能となり、データ復旧の成功率を高めることができます。特に、古い挙動を理解することで、復元可能なデータの範囲を広げ、企業のデータガバナンスやコンプライアンスの強化にも寄与します。 今後の展望としては、技術の進化に伴い、トンネリング解析の手法もさらに洗練されていくことが期待されます。新たなファイルシステムやデータ管理技術の登場により、データ復旧のアプローチが多様化し、より効果的な復元手段が提供されるでしょう。また、AIや機械学習を活用した解析手法の導入も進むことで、削除データの復元がさらに容易になることが見込まれます。 データ損失のリスクが高まる現代において、トンネリング解析の重要性はますます増していくと考えられます。これにより、企業はより安全なデータ管理を実現し、信頼性の高いビジネス運営を行うことができるでしょう。データ復旧に関する知識を深め、適切な対策を講じることで、安心してデジタル環境を活用することが可能になります。

さらなる学びを深めるためのリソース紹介

データ復旧の分野は日々進化しています。ファイルシステムトンネリング解析やデータ復元の手法についてさらに深く学びたい方には、専門的なリソースやガイドラインが役立ちます。多くの信頼できる情報源や専門家の意見を参考にすることで、データ管理や復旧の知識を強化することができます。また、業界の最新動向を把握することも、企業におけるデータ保全戦略の構築に貢献します。 さらに、データ復旧サービスを提供する専門業者との連携も重要です。専門家のアドバイスを受けることで、万が一のデータ損失に備えた計画を立てることができ、迅速な対応が可能になります。定期的なバックアップやデータ管理の見直しを行うことで、リスクを軽減し、安心してビジネスを続けるための基盤を築くことができます。データの安全性を確保し、信頼性の高い運営を実現するために、ぜひこれらのリソースを活用してください。

注意すべきポイントと倫理的考慮事項

ファイルシステムトンネリング解析を利用する際には、いくつかの重要な注意点と倫理的考慮事項があります。まず、データ復旧を試みる前に、対象となるストレージデバイスの状態を確認し、上書きが行われていないことを確認することが重要です。データが上書きされると、復元が非常に困難になるため、迅速な対応が求められます。 次に、復元作業を行う際には、必ず法的および倫理的な観点を考慮する必要があります。特に、他人のデータや機密情報にアクセスする場合は、適切な権限があることを確認し、プライバシーを尊重することが求められます。データ復旧のプロセスは、企業や個人の信頼を損なう可能性があるため、透明性を持って行動することが重要です。 また、復元に使用するツールやサービスの選定にも注意が必要です。信頼性の高い業者やソフトウェアを選ぶことで、データの安全性を確保し、復元プロセスを円滑に進めることができます。最後に、復元作業を行った後は、再発防止策を講じることが重要です。定期的なバックアップやデータ管理の見直しを行うことで、将来的なデータ損失のリスクを軽減し、安心してデジタル環境を利用できるようにしましょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。