デジタルフォレンジックは「最小変更で再現性を残す」ほど、報告書が強くなります

レガシーで止められない現場ほど、初動の合意と記録が後工程の手戻りを減らします。触る範囲を狭くし、説明できる根拠だけを積み上げます。

「到達点(何を証明したいか)」「触ってよい範囲」「誰に説明するか」を先に固定すると、調査が広がりにくいです。止められない場合は、変更の可能性がある作業を後ろへ寄せます。

状況により「先にやるべきこと」が変わります。判断の迷いを減らすため、次の分岐で整理します。

選択と行動 まず「読み取り中心」で取れる証拠(ログ/設定/スナップショット可否)を優先 変更が入る作業(マルウェア駆除・設定改変)は、根拠と承認の線を引いてから 復旧と調査を分離し、調査は再現性(ハッシュ・手順・時刻)を残す方へ寄せる

選択と行動 受領記録/アクセス権/保管場所/作業者を先に決めて「証拠の履歴」を残す 取得・解析・報告の各段で「再現可能な根拠」をセットで管理 報告書は技術だけでなく、意思決定の前提(範囲・制約・不確実性)も明記

選択と行動 “どこに事実が残るか”を先に整理(ホストOS/ボリューム/オブジェクトストレージ/監査ログ) 取得対象は「同一時刻に揃う単位」で切り、後から相関できる形にする 権限変更やローテーション設定は、影響範囲が読めないなら保留して合意を作る

選択と行動 誰が・いつ・どこへ触れたかを「ログ起点」で固め、推測を先に出しすぎない アカウント・端末・VPN・共有IDの関係を同じタイムラインに置く 人事・法務の扱いが絡む範囲は、記録の作法を先に合わせる

選択と行動 まず「拡大を止める判断」と「証拠を残す判断」を分けて、同時に走らせない 取得できる最小セット(ログ・メモリ可否・暗号化対象の範囲)を先に固定 復旧の前提(復元点/鍵管理/バックアップ健全性)を根拠と一緒に整理

報告書の強度は「どこまで確実か」を示せるかで決まります。範囲を狭く切り、確度の高い事実から並べると説明が通りやすいです。

確認の観点(1分) 対象:サーバ/端末/クラウドのどれが主戦場か 期間:いつからいつまでを“今回の範囲”とするか 事実:ログ・設定・イメージで裏付けが取れているものは何か 未確定:推測に見える部分は、根拠と不確実性を分けて書けるか

- 初動で権限や設定を触ってしまい、後から「改ざん」と見なされるリスクが増える

- 取得対象が散らばり、タイムラインが組めず「結論が弱い」報告書になる

- 復旧と調査が混ざって手戻りが発生し、現場の工数だけが増える

- 関係者合意が不足し、役員説明や監査対応で追加提出が連鎖する

最小変更で進める設計は、現場の負担を減らしつつ結論の強度を上げやすいです。情報工学研究所へ無料相談

もくじ

- 第1章:止められない現場で「いつから調査」を決める初動設計

- 第2章:調査の到達点を言語化する(現場・役員・法務の合意を作る)

- 第3章:証拠保全の境界線(最小変更で守るべき対象を切り分ける)

- 第4章:受領からチェーン・オブ・カストディまで(説明責任の土台を固める)

- 第5章:取得前トリアージ(触る前に“増やさない”判断軸を揃える)

- 第6章:イメージ取得と整合性確認(再現性を担保する手順に落とす)

- 第7章:解析の組み立て(タイムラインと痕跡を同じ座標に置く)

- 第8章:相関で詰める(端末・サーバ・クラウド・監査ログをつなぐ)

- 第9章:影響範囲と打ち手に変換する(復旧・封じ込め・再発防止へ接続)

- 第10章:報告書を完成させる(“後から崩れない”結論と次の一手)

【注意】デジタルフォレンジックは、操作ひとつで証拠の状態や時刻情報が変わり、後から説明が難しくなることがあります。復旧や設定変更など“直す行為”を先に進めると、原因究明や責任範囲の整理が逆に長引く場合があります。まずは被害最小化と収束を優先し、影響範囲の切り分けと記録を最小変更で行ってください。判断に迷う場合や本番・共有ストレージ・監査要件が絡む場合は、株式会社情報工学研究所の様な専門事業者に相談することを推奨します。

第1章:止められない現場で「いつから調査」を決める初動設計

デジタルフォレンジックの実務は、「調査を始めた瞬間から、説明責任の材料が生まれる」仕事です。特にレガシーな本番環境では、止められない制約がある一方で、関係者(現場、情シス、役員、法務、監査)が求める結論の粒度が揃っていないことが多く、初動の設計が甘いと“調査が広がるだけで収束しない”状態に陥ります。ここで言う初動の目的は、犯人探しを急ぐことではなく、被害最小化と収束のために「触る範囲」「残すべき記録」「調査の到達点」を先に固定することです。

現場の感覚としては、「いま動いているサービスを止めたくない」「ログを集めたいが権限や手順が曖昧」「上司に説明するための言葉が足りない」が同時に起きます。このとき、やるべきことは“復旧手順の実行”ではなく、最小変更で事実を残し、意思決定の前提を揃えることです。調査開始のタイミングは、機器に触った瞬間ではなく、(1)範囲、(2)目的、(3)記録のルール、の3点が合意できた時点に置くと、後から崩れにくくなります。

冒頭30秒で「やるべきこと」を揃える:症状→取るべき行動

初動では、症状に対して“安全な行動”を先に紐づけます。ここでの行動は、システムを直すための作業ではなく、影響範囲の把握と証拠性の担保に寄せます。表の内容は一般論としての指針であり、個別の構成・契約・監査要件で最適解が変わるため、迷う場合は専門家へ相談する前提で読んでください。

| 症状(入口) | まず取るべき行動(最小変更) | 避けたい行動(後工程が崩れやすい) |

|---|---|---|

| 不正アクセスの疑い(アカウント乱用、未知のログイン) | 影響範囲の切り分け(対象システム・期間・重要データ)と監査ログ/認証ログの保全方針を先に決め、取得対象と取得順を固定する | 闇雲なパスワード変更や権限付与、ログ削除・ローテーション変更、証拠の所在が曖昧なままの駆除作業 |

| マルウェア/ランサム疑い(暗号化、異常なプロセス) | 封じ込めと調査を分離し、取れるログ・スナップショット可否・バックアップ健全性を確認して“復旧前提”を言語化する | 復旧を急いで証拠が上書きされる操作、復旧点を曖昧にした再展開、原因不明のまま全体最適を壊す変更 |

| 内部不正の疑い(共有ID、持ち出し、改ざん) | 人・端末・アカウントの関係を整理し、誰がいつ何に触れたかを“ログ起点”でタイムライン化できる材料を優先して確保する | 推測で断定する文書化、関係者に操作を促す、端末や媒体を不用意に起動・接続する |

| 情報漏洩の懸念(外部送信、誤設定、公開) | 漏れた可能性のある範囲(データ種別、期間、経路)を先に定義し、説明に必要なログ/設定/権限情報を保全する | 公開範囲の証拠を残さずに設定だけ戻す、対象範囲を定義しないまま全社展開の変更をする |

「依頼判断」に寄せる:今すぐ相談すべき条件

一般論のチェックだけで進めると、後から「なぜその判断をしたのか」が説明できず、役員説明や監査対応で追加作業が連鎖しがちです。次の条件に当てはまる場合は、早い段階で専門家に相談した方が、結果として現場工数が減るケースが多いです。

- 本番環境で停止が難しく、復旧と調査を同時に走らせる必要がある

- 共有ストレージ、コンテナ基盤、クラウド監査ログなど、痕跡が分散しやすい構成になっている

- 監査・法務・規制(個人情報、取引先契約、委託元要件など)により、記録の作法が重要になる

- 関係者が多く、現場の言葉と役員の判断基準が噛み合っていない

- 証拠保全の境界(どこまで触るか)に迷いがあり、手戻りが発生しそう

相談導線は早めに用意しておくと、現場が孤立しにくくなります。株式会社情報工学研究所への無料相談フォーム:https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

初動で必ず残す「説明の骨格」

調査開始前に、最低限これだけは文章に残しておくと、後工程の報告書が強くなります。ここでの文章は、立派な報告書ではなく、意思決定の前提を固定するための“台帳”です。

- 対象範囲:どのシステム、どのデータ、どの期間を扱うか(扱わない範囲も含める)

- 到達点:何を事実として示したいか(例:侵入経路の推定、漏洩の有無、影響範囲の確定など)

- 制約:止められない、権限がない、ログが欠けている、委託先が絡む、など

- 取得方針:ログ中心か、スナップショット/イメージ中心か、順番と理由

- 関係者:誰が承認し、誰が作業し、誰が最終報告を受けるか

この骨格がないまま調査に入ると、調査の途中で目的が変わり、収束が遠のきやすくなります。初動で「場を整える」ことが、最終的な報告書の品質と、現場の負担を同時に下げる近道です。

第2章:調査の到達点を言語化する(現場・役員・法務の合意を作る)

フォレンジックは、万能の“真実発見装置”ではありません。得られるのは、残っている痕跡と、再現可能な根拠に基づく説明です。だからこそ、最初に「到達点(何を結論として出すか)」を言語化し、合意を作ることが実務の核心になります。到達点が曖昧だと、ログを増やしても結論が強くならず、関係者の期待だけが膨らみます。

現場エンジニアは「原因を突き止めたい」と考え、役員は「損失と説明責任を抑えたい」と考え、法務や監査は「証拠の取り扱いが適切か」を見ます。これらは同じ方向を向けますが、言葉が違います。到達点を“誰に向けた、どの粒度の結論か”として定義すると、合意が作りやすくなります。

到達点の典型パターン:まずは型に当てはめる

到達点は、ゼロから作るより、典型パターンに当てはめてから調整する方が速く、抜け漏れが減ります。以下は実務で頻出の型です。

- 侵入・不正操作の有無:いつから兆候があり、どの証跡で裏付けられるか

- 影響範囲の確定:どのデータ・アカウント・システムに波及したか(未確定領域も明記)

- 漏洩の可能性評価:外部送信の痕跡があるか、アクセスログや監査ログでどこまで追えるか

- 内部不正の整理:操作主体の特定ではなく、操作経路と権限設計の問題点を示す

- 再発防止の提案:技術的・運用的な打ち手を、優先度と効果で並べる

重要なのは、「証明できないものを無理に断定しない」ことです。断定は強く見えますが、根拠が弱いと後から崩れ、かえって信頼を失います。実務では、確実な事実と推定を分け、推定には根拠の種類と限界を添えます。

関係者合意を作る:役割ごとの“気にする点”を表にする

同じ事象でも、立場により「何が問題か」が違います。これを放置すると、調査中に追加要求が増え、収束が遅れます。到達点を固めるために、関係者の関心を先に見える化しておきます。

| 立場 | 主な関心 | 到達点の言い方(例) |

|---|---|---|

| 現場/SRE/情シス | 再発防止、復旧、工数、再現性 | 「どの経路で起き、どの設定・ログで裏付けられるか」 |

| 役員/経営 | 損失、説明責任、意思決定、対外対応 | 「影響範囲と確度、次に取るべき判断の選択肢」 |

| 法務/監査 | 証拠の扱い、記録、手続き、契約・規制 | 「証拠性が担保された手順で取得・解析した根拠」 |

| 開発/プロダクト | 品質、顧客影響、ロードマップ、改善優先度 | 「技術的負債と運用の穴がどこにあり、改善効果が高い順は何か」 |

「調査の広がり」を防ぐ:スコープとアウト・オブ・スコープ

到達点を決めるときに、同じくらい重要なのが「今回は扱わない範囲」です。たとえば、全社端末の全ログを集めるのは理想に見えますが、現実には取得負荷・保管コスト・プライバシー・監査要件が絡み、調査の収束を遅らせます。実務では、最初に“主戦場”を定義し、そこから外側へ広げる条件を決めます。

- スコープ:対象システム、対象期間、対象データ種別、対象アカウント群

- アウト・オブ・スコープ:個人端末の全面解析、無関係部署の全ログ、目的に紐づかない取得

- 拡張条件:新しい証跡が出た場合の追加取得ルール(誰が承認するか、どこまでやるか)

この枠組みがあると、調査の途中で要求が増えても、合意形成の手順で受け止められます。結果として、現場の混乱が減り、収束までの時間が短くなります。

到達点の言語化は、技術力だけでなく“現場の痛みを理解した設計”が必要です。ここが曖昧な場合は、株式会社情報工学研究所のような専門家と一緒に、契約・監査・システム構成を前提にした到達点を作る方が、後工程の手戻りを減らしやすいです。

第3章:証拠保全の境界線(最小変更で守るべき対象を切り分ける)

フォレンジックの現場で最も揉めやすいのが、「どこまで触ってよいか」です。技術的には、ログを増やしたり設定を直したりすれば“動くようになる”ことがあります。しかし、調査としては、変更が入った瞬間に「その痕跡は元からあったのか、作業で生まれたのか」の説明が難しくなります。だから実務では、最小変更を基本原則として、触る範囲を段階的に切り分けます。

ここでの“証拠保全”は、特定のツール名や手順の暗記ではなく、境界線の引き方が本質です。境界線を誤ると、後から報告書を強くしたくても材料が残らず、収束が遠のきます。

最小変更の考え方:3つのゾーンに分ける

実務では、対象を次の3ゾーンに分けて整理すると、関係者への説明がしやすくなります。

| ゾーン | 扱い | 典型例 |

|---|---|---|

| 読み取り中心(変更を起こしにくい) | 最優先。記録と取得の起点にする | 監査ログ、認証ログ、設定の現状控え、既存スナップショットの確認 |

| 限定的変更(必要性と承認が要る) | 目的と影響範囲を固定し、承認と記録を伴う | 隔離のためのネットワーク制御、緊急的なアクセス停止、保管容量確保のための設定 |

| 復旧・駆除(変更が大きい) | 調査と競合しやすい。原則は後ろへ寄せ、条件付きで実施 | 再展開、全面パッチ、証跡の上書きを伴う作業、ログ設定の変更 |

この分類は、作業の正しさを否定するためではありません。現場を守るために「いつ、何の目的で、どの範囲を、誰の承認でやったか」を説明できる形にするための道具です。

「やらない判断」を先に置く:報告書を守るための禁止領域

個別案件では例外があり得ますが、一般論として、次の行為は“調査の収束”と“説明責任”を弱くしがちです。もし必要性がある場合でも、先に証拠性を確保する段取りと承認手順を用意してから着手する方が安全です。

- ログの設定変更(保存期間、出力先、ローテーション)を、理由と記録なしに行う

- アカウント・権限を大きく付け替える(影響範囲が読めないままの付与/剥奪)

- 原因が未確定のまま全面復旧を先行し、痕跡の座標(時刻・状態)を失う

- 証拠の所在が曖昧な状態で関係者が端末や媒体に触れ、履歴が混ざる

止められない現場ほど、これらを“やってしまう”誘惑が強くなります。だからこそ、境界線を先に引き、最低限の記録(対象、時刻、作業者、目的、結果)を残す運用に寄せます。

チェーン・オブ・カストディ:実務で困らないための要点

チェーン・オブ・カストディは難しい概念に見えますが、要点は「誰が、いつ、何を、どこで、どの状態で受け渡し、どう保管し、どう作業したか」を追えることです。これは裁判のためだけではなく、社内監査や取引先説明でも“後から崩れない”根拠になります。

実務で最低限押さえると良いのは、次の5点です。

- 受領:対象(機器/媒体/データ)と識別情報、受領時刻、受領者を残す

- 保管:保管場所とアクセス権(誰が触れるか)を明確にする

- 作業:作業者、作業時刻、目的、手順の要点、結果を記録する

- 改変防止:原本と作業用を分け、原本に手を入れない設計に寄せる

- 返却/廃棄:返却条件や廃棄手順を、契約・規程に沿って残す

このあたりが社内で整備されていない場合、個別案件ごとに“場が荒れる”傾向があります。現場の負担を増やさずに進めるには、株式会社情報工学研究所のような専門家と一緒に、契約・監査・構成を前提にした運用の型を作っておく方が、結果として軟着陸しやすいです。

第4章:受領からチェーン・オブ・カストディまで(説明責任の土台を固める)

フォレンジックの品質は、解析ツールの性能だけでは決まりません。むしろ実務で差が出るのは、受領から保管、作業、引き渡しまでの「扱いの一貫性」です。どれほど解析が正しくても、受領時の状態が曖昧だったり、誰がいつ触れたかが追えなかったりすると、報告書の結論は弱く見えます。現場が止められない環境ほど人の手が入りやすく、状況の収束を早めるつもりの操作が、説明責任の材料を薄くすることがあります。

ここで意識したいのは、完璧な形式を最初から目指すことではありません。「後から説明できる最低限の粒度」を、最小変更で積み上げることです。とくに取引先や監査が絡む案件では、“その時点では合理的だった”ことを示すために、手順そのものよりも意思決定の記録が重要になります。

受領で最初に固定する:対象・状態・境界線

受領時点で曖昧になりやすいのは、「対象が何か」「どの状態だったか」「どこまでが今回の範囲か」です。ここが揃っていないと、後から追加要求や認識違いが増え、調査の広がりを招きます。受領の記録は、細部の文章力よりも“揃っていること”が価値になります。

- 対象:機器/媒体/論理データ(例:サーバ、VM、NAS共有、端末、クラウドアカウント、ログ保管領域)

- 識別:ホスト名、シリアル、ボリューム名、アカウントID、テナント名、保管パスなど一意に追える情報

- 状態:稼働中/停止中、ネットワーク接続の有無、暗号化や隔離の実施状況、ログ保存期間の設定

- 境界:対象期間、対象システム、対象データ種別(扱わない範囲も明記)

受領時に「直したい気持ち」が先行すると、状態の控えが後回しになりがちです。実務では、いったん“控えを残す”ことが、収束を早める前提になります。

チェーン・オブ・カストディを“運用”に落とす

チェーン・オブ・カストディは、紙の書式が目的ではありません。目的は、受領から報告までの間に「証拠の状態がどう管理されていたか」を追跡できることです。最低限の運用としては、次のように分けると現場で回しやすくなります。

| 区分 | やること | 残す記録 |

|---|---|---|

| 受領 | 対象と識別情報の固定、受領時の状態控え、受領者の明確化 | 受領日時、受領者、対象一覧、状態メモ、写真や画面控え(可能な範囲) |

| 保管 | 保管場所とアクセス権の固定、作業用と原本の区別 | 保管場所、鍵/アクセス権、持ち出しルール、保管責任者 |

| 作業 | 作業者・作業目的・作業手順の要点を揃える | 作業ログ、手順要約、時刻、作業結果、生成物(イメージ/抽出物)の識別 |

| 引き渡し | 成果物と根拠のセット化、返却/廃棄の条件明確化 | 引き渡し日時、受領者、成果物一覧、ハッシュ等の同一性情報、保管期限 |

現場で詰まりやすいのは「作業用と原本の区別」です。実務では、原本に手を入れない設計に寄せるほど、後からの説明が簡単になります。止められない環境では、完全な原本保持が難しい場合もありますが、その場合は「何ができなかったか」と「代替として何を残したか」を同じ文脈で記録しておくと、結論が崩れにくくなります。

契約・監査・委託が絡むときの落とし穴

調査対象が社内だけで閉じていない場合、技術的な正解より先に、契約と監査要件が優先されることがあります。たとえば、委託先が管理するクラウドログの取得、共同利用されるストレージの扱い、個人情報を含むログの保管などは、取得可否や保管方法に制約が生まれます。ここで焦って権限を広げたり、ログを一括吸い上げたりすると、目的は近づいたように見えても、説明責任で詰まることがあります。

実務での安全策は、「取得対象を目的に結びつけ、最小限から段階的に広げる」ことです。迷うときは、株式会社情報工学研究所のような専門家と一緒に、契約・監査・システム構成を前提に“やってよい範囲”を先に決めておく方が、結果として調査の収束が早くなります。

受領と保管の段取りが整うと、解析は後からでも積み上げられます。逆に、ここが曖昧なまま解析を進めると、強い結論を出したいほど、根拠が追えずに苦しくなります。まずは土台を固め、場を整えることが実務の近道です。

第5章:取得前トリアージ(触る前に“増やさない”判断軸を揃える)

トリアージは、解析の前段にある“設計”です。ここでの目的は、派手な証拠を探すことではなく、「触るほど増えるリスク」を抑え込み、調査の方向性を収束させることです。止められない環境では、作業のたびに状態が変わり、ログが回転し、証跡が流動します。だから実務では、まず“増やさないための判断軸”を揃えます。

トリアージの基準がないまま取得を始めると、次のような問題が起きがちです。ログの量だけが増え、解析の時間が膨らみ、説明は難しくなる。さらに関係者の不安が高まり、追加要求が連鎖して、現場の負担が増えます。トリアージはその連鎖にブレーキをかける役割を持ちます。

最初に決める3点:目的・優先度・停止条件

取得前に最低限決めたいのは、(1)目的、(2)優先度、(3)停止条件です。停止条件は「ここまで取れたら次へ進む」「この条件なら専門家へ相談する」を明文化することでもあります。

- 目的:侵入の有無、漏洩の可能性、影響範囲、内部不正の整理、再発防止の根拠づくり など

- 優先度:揮発しやすい痕跡(ログ回転、短期監査ログ、メモリ依存の情報)を上に置くか、整合性の高いスナップショットを上に置くか

- 停止条件:追加取得の条件、関係者承認の条件、構成や契約上の制約が判明したときの方針

停止条件を決めると、調査が“終わらない仕事”になりにくく、現場の心理的負担も下がります。

取得対象の優先順位:証拠性と揮発性で並べ替える

取得対象は、網羅よりも順番が重要です。実務では「揮発性(消えやすさ)」と「証拠性(説明の強さ)」で並べ替えると判断しやすくなります。

| 対象 | 揮発性 | 証拠性 | コメント |

|---|---|---|---|

| 認証/監査ログ(IdP、クラウド監査、VPN等) | 高 | 高 | 保存期間が短いことがあるため、早めに範囲を切って取得方針を固定する |

| システムログ(OS、ミドルウェア、EDR等) | 中〜高 | 中〜高 | 回転・圧縮・転送の仕組みを把握し、欠落が出る前に押さえる |

| スナップショット/バックアップの状態(健全性、復元点) | 中 | 高 | 復旧判断に直結するため、調査と復旧の競合を避ける材料になる |

| ディスク/ボリュームのイメージ | 低〜中 | 高 | 時間と容量のコストが大きい。目的と範囲が固まってから実施すると収束しやすい |

ここで注意したいのは、「イメージ取得は強いが、万能ではない」という点です。止められない本番では、取得が長引くほど状態が動き、タイムラインの整合を取る工数が増えます。だからこそトリアージで、まずログと監査の座標を押さえ、必要な場合にだけイメージへ進む方が、現場の負担を抑えやすいです。

“触る前”に確認する:権限と保存期間の現実

実務で詰まりがちなポイントは、権限と保存期間です。クラウド監査ログが30日しか残らない、IdPのログ閲覧権限が限定されている、委託先が管理していて即時に取れない、といった制約は珍しくありません。ここで無理に権限を広げたり、設定を変えたりすると、対外説明が難しくなりがちです。

安全策は、「現状のまま取れる範囲を先に押さえ、足りないものを合意の上で追加する」ことです。共有ストレージやコンテナ、本番データ、監査要件が絡む場合は、権限を触る前に相談して設計を固めた方が、結果として早く収束しやすいです。

トリアージは地味ですが、ここで“ノイズカット”できると、解析が短くなり、報告書の筋が通りやすくなります。次章では、取得の実作業に入り、整合性の確認をどう実務に落とすかを扱います。

第6章:イメージ取得と整合性確認(再現性を担保する手順に落とす)

イメージ取得は、フォレンジックの中でも“強い材料”になりやすい一方で、現場負担も大きい工程です。容量、時間、停止可否、保管場所、アクセス権、暗号化、委託先の制約など、技術以外の要素が結果を左右します。だから実務では、取得の前に「何を同一性として証明するか」を決め、整合性確認を手順として残します。ここが揃うと、後から解析手法が変わっても、根拠の土台が崩れにくくなります。

整合性確認は、単に“チェックした”という主張ではなく、第三者が追試できる形に寄せることが重要です。止められない環境では、完全な静止状態の取得が難しい場合もありますが、その場合でも「何が難しかったか」「代わりに何を押さえたか」を一貫した文脈で残すと、報告書の結論が強くなります。

取得方式の選択:環境に合わせて“現実解”を出す

取得方式には複数の現実解があります。重要なのは、方式そのものよりも「選んだ理由」と「制約」を説明できることです。

- 停止可能な物理媒体:原本に触れない設計に寄せやすく、整合性確認も強くしやすい

- 停止困難な本番サーバ:スナップショットやボリューム単位の取得など、状態変化を最小化できる方法を優先する

- VM/クラウド:スナップショット・監査ログ・ストレージログを同じ時刻軸で揃える設計が重要

- 共有ストレージ:単一ホストの視点だけで完結しないため、権限・監査・アクセスログをセットで押さえる

本番の制約が強いほど、「やれる範囲で最大の説明力を得る」設計が必要になります。迷う場合は、取得のやり直しが難しいため、株式会社情報工学研究所のような専門家に相談し、システム構成と契約要件を前提に方式を決める方が安全です。

整合性確認の要点:同一性・再現性・時刻

整合性確認のポイントは大きく3つです。これらが揃うと、「その時点の状態を扱っている」ことを説明しやすくなります。

- 同一性:取得したデータが、対象と一致することを示す材料(識別情報、サイズ、ハッシュなど)

- 再現性:第三者が同じ手順を踏めば同様の結果に到達できる記録(手順の要点、使用した環境、取得範囲)

- 時刻:タイムラインの座標(取得開始/終了、対象システムの時刻、タイムゾーン、ログの時刻ずれ)

特に時刻は、フォレンジックの実務で見落とされがちな落とし穴です。システムごとにタイムゾーンが違う、NTPがずれている、コンテナとホストで時刻の扱いが違う、クラウド監査ログがUTCで出るなど、比較の前提が揃っていないと“矛盾したように見える”事態が起きます。整合性確認の段階で、時刻の前提をメモとして残しておくと、後工程の相関が滑らかになります。

“取りすぎ”を防ぐ:目的に紐づく範囲設計

イメージ取得は、取れば取るほど安心に見えます。しかし実務では、取りすぎが解析の遅延とコスト増につながり、収束を遅らせることがあります。目的に紐づく範囲設計として、次の観点で区切ると現場で回しやすいです。

- 期間:疑わしい期間の前後バッファを持たせつつ、無関係期間の取得を増やしすぎない

- 対象:主戦場のホスト/アカウント/共有領域に絞り、拡張条件を決める

- 成果物:後から相関できる単位で生成物を分け、識別情報を付けて管理する

この設計があると、解析の途中で追加取得が必要になっても、なぜ追加したのかを説明しやすく、調査の収束が早まります。

復旧と競合しやすい点:先に“分離”を設計する

実務で最も難しいのは、復旧の要請と調査の要請が同時に来る場面です。復旧はスピードが求められ、調査は再現性が求められます。両方を同じ担当と同じ手順で抱えると、現場の負担が増え、説明責任も弱くなりがちです。だからこそ、取得と整合性確認の段階で「復旧作業は別の線に分ける」設計を入れると、状況の抑え込みがしやすくなります。

ここまでで、調査の土台(受領・トリアージ・取得と整合性)が整いました。次章では、解析を“組み立て”として扱い、タイムラインと痕跡を同じ座標に置く手順へ進みます。

第7章:解析の組み立て(タイムラインと痕跡を同じ座標に置く)

取得と整合性確認が終わると、次は解析です。解析は“ツールを回す作業”ではなく、仮説と根拠を往復しながら、事実を同じ座標に揃えていく作業です。座標の中心になるのがタイムラインで、ここに認証、端末操作、サーバイベント、ネットワーク痕跡、クラウド監査ログなどを載せ、矛盾があれば前提(時刻、ログの欠落、権限、保存期間)に戻って調整します。止められない現場ほどログが欠けたり時刻がずれたりしやすいため、解析は“綺麗なデータ”を前提にせず、欠落を前提に組み立てるのが実務的です。

この章のゴールは、証拠を並べることではなく、関係者が納得できる形に整理することです。現場の体感は「怪しいが断定できない」が多いので、断定を焦らず、確実な事実を積み上げて収束へ向かいます。

タイムラインの作り方:まず“主戦場”を固定する

タイムラインは、最初から全てを入れようとすると破綻します。実務では主戦場を固定し、そこから外側へ広げる条件を決めます。主戦場は、侵入・漏洩・改ざんなどの争点により変わりますが、典型としては次のいずれかです。

- 認証起点:IdP、SSO、VPN、クラウド監査などのログを軸にする

- 端末起点:操作主体の端末ログ、EDR、ブラウザ痕跡などを軸にする

- サーバ起点:OS/ミドルウェア/アプリのイベントを軸にする

- データ起点:共有ストレージやDBのアクセス履歴、監査ログを軸にする

どれを軸にするかは、入手可能性と証拠性で決まります。監査ログが短期で消える環境なら認証起点を優先し、端末が受領できているなら端末起点が強くなる、といった具合です。

時刻の揃え方:ズレを“事実として扱う”

解析で頻繁に起きる混乱は時刻です。システムの時刻がずれている、タイムゾーンが混在する、クラウドログがUTCで出る、ログの遅延があるなど、同じ事象でも見える時刻が一致しません。ここで無理に揃えようとすると、根拠が薄くなります。実務では、ズレを“事実”として扱い、次の情報をセットで記録します。

- ログの時刻表示(ローカル/UTC)とタイムゾーン

- 各システムのNTP設定や時刻同期状態(分かる範囲)

- 相関時に適用した補正の考え方(補正した/しないの理由)

ズレがある状態でも、相対順序(どれが先か)や、複数ログの一致点(同じIP、同じアカウント、同じ操作)を取れれば、説明力は落ちにくいです。

欠落ログの扱い:無いことを“書ける形”にする

ログが欠けていると、推定が増えます。推定が増えること自体は避けられない場合がありますが、推定の扱いを誤ると報告書が弱く見えます。実務では、欠落を次の3種に分けると整理しやすいです。

| 欠落の種類 | 意味 | 書き方の方向性 |

|---|---|---|

| 保存されていない | 元々ログ設定/監査設定が無い、保存期間が短い | 「当該期間のログは設定上取得できない」+代替根拠(別系統ログ) |

| 取得できていない | 権限・委託・時間制約で入手できない | 「取得制約」+取得可能になった場合の追加調査案 |

| 消えた可能性 | ローテーション、削除、障害、改変の可能性 | 「消失可能性を否定できない」+影響(結論の確度)を明記 |

欠落を“書ける形”にすると、結論は弱くなるどころか、誠実で強い報告書になりやすいです。逆に、欠落を隠すと、後で突かれて全体が崩れます。

仮説の置き方:断定よりも“検証可能”に寄せる

解析では仮説が必要ですが、仮説は断定ではありません。実務では、仮説を「検証可能な問い」に落として、根拠と照合します。

- 例:特定アカウントが不正利用された可能性がある → その時間帯に、通常と異なる地域/IP/端末指紋での認証があるか

- 例:共有ストレージから外部へ流出した可能性がある → 当該期間のアクセス増加、ダウンロード痕跡、外部送信の経路ログがあるか

- 例:内部者の操作の可能性がある → 操作に必要な権限がどの経路で付与され、操作ログと整合するか

仮説は、反証の可能性も含めて扱うと、議論が過熱しにくくなり、状況の鎮静化につながります。

解析の成果物:報告書の前に“合意用サマリ”を作る

長い解析をいきなり報告書にすると、関係者は読み切れず、議論が拡散します。実務では、まず合意用の短いサマリを作り、関係者の期待を揃えてから詳細へ入る方が収束が早いです。サマリに入れると良い要素は次の通りです。

- 確実な事実(ログや監査で裏付けられる)

- 推定(根拠の種類と限界つき)

- 未確定(今の材料では判断できない)

- 影響範囲(確度別に区分)

- 次の選択肢(復旧/封じ込め/追加調査の優先度)

ここまでで、解析を“組み立て”として運用できる形になります。次章では、相関の実務に進み、端末・サーバ・クラウド・監査ログをどう繋ぐと説明力が上がるかを扱います。

第8章:相関で詰める(端末・サーバ・クラウド・監査ログをつなぐ)

相関は、フォレンジックの“勝ち筋”を作る工程です。単体ログだけでは推定に見える部分も、複数の独立したログが同じ事実を指すと、結論の確度が上がります。止められない現場ではログの欠落が避けにくい一方で、ログ系統が多いこともあります。相関は、欠落を補うのではなく、矛盾がない座標に事実を寄せる作業です。

相関で重要なのは、何でも繋ぐことではありません。説明に使える“独立性”を意識して、根拠を組み合わせます。たとえば、端末ログとクラウド監査ログが同じ認証イベントを示す、ネットワーク機器のログとサーバログが同じ通信を示す、といった組み合わせは説明力が高くなります。

相関の基本単位:人・端末・アカウント・場所

実務では、相関の単位を固定すると混乱が減ります。固定する単位は次の4つです。

- 人(組織上の役割も含む):実名の扱いが難しい場合は役割で整理する

- 端末:端末ID、ホスト名、EDRの識別子、証明書などで追う

- アカウント:IdP、OS、アプリ、クラウドのアカウントを対応付ける

- 場所:IP、地域、ネットワークセグメント、VPN出口など

これらをタイムラインの各点に付与すると、同じ出来事でも“誰が何をしたか”の説明が揃います。

典型の相関パターン:説明力が上がる組み合わせ

相関は、組み合わせの選び方で説明力が変わります。代表的なパターンを整理します。

| 相関パターン | 使うログ例 | 強み |

|---|---|---|

| 認証→操作 | IdP/SSO監査、端末ログ、アプリ操作ログ | “誰がログインし、その直後に何をしたか”を説明しやすい |

| 通信→実行 | FW/Proxy、サーバログ、EDR、DNSログ | 外部とのやり取りと端末/サーバ動作の整合で確度が上がる |

| 権限→到達 | IAM変更監査、管理操作ログ、共有ストレージ監査 | “なぜその操作が可能だったか”を説明でき、再発防止へ繋がる |

| データ→痕跡 | DB監査、ファイルアクセス、バックアップ/スナップショット履歴 | 影響範囲の説明が具体化し、対外説明がしやすい |

コンテナ・共有ストレージの相関:境界をまたぐ座標を作る

コンテナや共有ストレージが絡むと、ホスト単体のログだけでは説明が足りなくなります。相関の実務では、境界をまたぐ座標を作り、同じ出来事を複数の視点から見ることが重要です。

- ホストOS:プロセス、ネットワーク、ファイル操作の痕跡

- コンテナ基盤:デプロイ、イメージ取得、オーケストレーションイベント

- アプリ:認証、操作ログ、APIアクセス

- ストレージ:アクセス監査、スナップショット、オブジェクトストレージの操作履歴

ここで権限を増やして追おうとすると、説明責任の難易度が上がることがあります。監査要件が絡む場合は、権限操作の前に、目的と範囲を合意し、記録の作法を揃える方が、収束が早くなります。

相関の落とし穴:一致に見える“偶然”を避ける

相関は強い反面、誤結合のリスクもあります。たとえば、NAT配下のIP一致、共有端末のユーザ切替、ログの遅延、タイムゾーン混在などにより、偶然の一致が生まれます。実務では、相関の主張を強くするほど、根拠の独立性を意識します。

- 同じ事象を別系統ログで確認する(認証ログと端末ログ、FWログとサーバログなど)

- 同一性の補強(端末ID、証明書、セッションID、リクエストIDなど)

- 時刻の前提(ズレ、遅延、UTC/ローカル)をセットで書く

相関が固まると、影響範囲と打ち手を具体化できます。次章では、ここまでの材料を“復旧・封じ込め・再発防止”へ変換し、報告書へ繋ぐ考え方を扱います。

第9章:被害最小化と収束の設計(封じ込め・復旧・再発防止を衝突させない)

解析と相関で事実の座標が揃ってくると、次は意思決定です。ここで難しいのは、封じ込め、復旧、再発防止が同時に求められることです。現場は稼働を戻したい一方で、説明責任のための根拠も必要になります。これらを同じ線で扱うと、どれも中途半端になりやすく、結果として収束が遅れます。実務では、目的の違いを先に分離し、衝突しない順番に並べ替えると、議論が過熱しにくくなります。

3本の線に分ける:封じ込め・復旧・再発防止

実務の整理として、次の3本の線に分けて考えると、意思決定が滑らかになります。

- 封じ込め:これ以上の影響拡大を抑え込み、事象を鎮静化させる線

- 復旧:業務を回復させる線(安全な復元点、再発リスクの見積もりを含む)

- 再発防止:なぜ起きたか、どうすれば同じ形で起きにくくなるかを設計する線

同じ作業に見える変更でも、どの線に属するかで説明の仕方が変わります。たとえば、アクセス遮断は封じ込めの要素が強く、全面パッチは再発防止の要素が強い一方で、どちらも復旧の障害にもなり得ます。線を分けておくと、後から「何の目的で、どの範囲を、どの承認でやったか」が整理しやすくなります。

判断の軸を揃える:確度・影響・可逆性

現場で揉めやすいのは、確度が低い段階で大きな変更をしたくなる局面です。ここで役に立つのが、確度・影響・可逆性の3軸です。議論を“個人の感覚”から“比較可能な軸”へ移すと、空気が落ち着きやすくなります。

| 軸 | 見る観点 | 例 |

|---|---|---|

| 確度 | 根拠の独立性、ログの一致、欠落の有無 | 監査ログと端末ログが一致/単一ログのみ/欠落が多い |

| 影響 | データの重要度、範囲、対外影響、監査要件 | 個人情報・取引先データ/本番停止不可/監査対象 |

| 可逆性 | 元に戻せるか、証跡を上書きするか | 遮断ルールの追加は戻しやすい/全面再展開は戻しにくい |

確度が低いほど、可逆性の高い変更で場を整え、影響範囲の確認を進める方が、結果として短時間で収束しやすいです。逆に、確度が低いまま不可逆な変更を重ねると、対外説明で詰まることがあります。

復旧判断の現実:安全な復元点と“戻した後”の監視

復旧で重要なのは、「どこに戻すか」と「戻した後に何を見るか」です。戻した瞬間は落ち着いたように見えても、根本原因が残っていれば再燃します。実務では、復旧の判断材料を次のようにまとめると、議論が過熱しにくくなります。

- 復元点の候補:スナップショット、バックアップ、構成管理の状態(いつの状態か)

- 候補の健全性:整合性確認の記録、欠落や例外の有無

- 再燃リスク:同じ経路が残っていないか(権限、公開範囲、認証要件など)

- 監視の強化点:復旧後に見るべきログとしきい値(監査ログ、認証、外部通信など)

ここで「監視の強化点」を先に決めておくと、復旧後の不安が減り、現場の負担も下がります。監視は万能ではありませんが、状況の抑え込みに役立ちます。

再発防止の優先順位:技術と運用を同じ表で扱う

再発防止は、技術だけでは完結しません。権限設計、ログ設計、運用の承認フロー、委託先との役割分担など、運用の穴が再発の温床になります。実務では、技術と運用を同じ土俵で比較すると、施策が進みやすいです。

| 施策カテゴリ | 例 | 期待効果 | 注意点 |

|---|---|---|---|

| 権限・認証 | 最小権限、強い認証要件、特権操作の監査 | 不正操作の難易度を上げる | 運用負担が増えるため、例外運用の設計が必要 |

| ログ・監査 | 保存期間延長、重要ログの集中保管、改変耐性 | 調査の説明力が上がる | 個人情報や契約要件に配慮した設計が必要 |

| 分離・境界 | ネットワーク分離、管理面の隔離、重要データの分区 | 影響範囲を局所化しやすい | レガシーほど移行計画が要る |

| 運用と承認 | 変更の承認線、緊急時の例外運用、委託先との責任分界 | 混乱を減らし収束を早める | 書面だけでなく、現場で回る形が必要 |

ここまでの整理ができると、対外説明の言葉が作りやすくなり、現場の心理的負担も減ります。次章では、これらを報告書へ落とし込み、「一般論の限界」を保ったまま、個別案件で使える結論に仕上げる手順へ進みます。

なお、共有ストレージ、コンテナ、本番データ、監査要件が絡むと、封じ込めや復旧の選択肢が一気に複雑になります。無理に権限を広げたり大きな変更を重ねる前に、株式会社情報工学研究所のような専門家へ相談して、最小変更で収束へ向かう設計を固める方が安全です。

第10章:報告書を完成させる(読み手別に“強い結論”へ整形する)

報告書は、解析の結果を並べる文書ではありません。意思決定を支えるために、事実・推定・限界・次の選択肢を、読み手が理解できる形に整形した成果物です。現場の読者は技術的整合を見て、役員は影響と判断材料を見て、法務や監査は手続きと証拠性を見ます。読み手が違っても内容がブレないように、報告書の骨格を先に固定すると、完成までの手戻りが減ります。

報告書の基本構造:先に“見出し”で合意する

報告書が長くなるほど、読み手は全てを読み切れません。だからこそ、最初に見出し構造を決めておくことが重要です。典型の構造は次の通りです。

- 要約(エグゼクティブサマリ):結論、影響範囲、確度、次の選択肢

- 前提と範囲:対象、期間、扱わない範囲、制約

- 調査手順:受領・保管・作業の流れ、整合性確認の考え方

- 事実(根拠付き):タイムライン、相関、主要な証跡

- 評価(推定と限界):推定の根拠、欠落ログ、反証可能性

- 影響範囲:確度別の区分、対外影響の可能性

- 推奨事項:封じ込め・復旧・再発防止の優先順位

- 付録:ログ一覧、図表、用語、補足資料

この骨格があると、読み手ごとの関心に応じて、必要な箇所だけを読んでも内容が一貫します。

確度の表現:事実・推定・未確定を混ぜない

報告書を強くする最大のポイントは、確度の扱いです。断定を増やすと強く見えますが、根拠が薄いと崩れます。実務では、事実・推定・未確定を明確に分け、推定には根拠の種類と限界を添えると、読み手の信頼が上がります。

| 区分 | 意味 | 書き方の例(方向性) |

|---|---|---|

| 事実 | ログ等で裏付けられる | 「〜のログが存在し、〜と一致する」 |

| 推定 | 根拠に基づく可能性評価 | 「複数ログの一致から〜の可能性が高い。ただし〜が欠落している」 |

| 未確定 | 材料不足で判断できない | 「当該期間の監査ログが取得できず、判断できない」 |

この整理があると、役員説明では「確度の高い結論」と「追加調査が必要な部分」を分けて説明でき、議論が過熱しにくくなります。

影響範囲の書き方:確度別に区分し、対外説明に耐える形にする

影響範囲は、最も早く求められ、最も難しい要素です。ここでも断定を急がず、確度別に区分すると現実的です。たとえば次のように分けると、対外説明がしやすくなります。

- 確実に影響:操作痕跡が一致し、当該データに到達した根拠がある

- 影響の可能性:到達経路はあるが、到達を裏付けるログが欠落している

- 影響なしの蓋然性:到達経路が成立しにくく、反証材料がある

- 未確定:監査ログや委託先情報が未入手で判断不能

この区分は、技術の都合だけでなく、契約・規制・監査の要求と整合させる必要があります。個別案件では表現の適否が変わるため、迷う場合は専門家を交えて文章を整える方が安全です。

推奨事項の作り方:優先順位と“副作用”をセットで書く

推奨事項は、施策一覧ではなく優先順位です。実務では、施策の効果だけでなく副作用(運用負担、停止影響、監査対応)も添えると、現場の納得が得られやすくなります。

| 優先 | 施策の方向性 | 期待効果 | 副作用・注意点 |

|---|---|---|---|

| 高 | 可逆性が高い封じ込め(範囲を絞った遮断、監視強化) | 影響拡大を抑え込みやすい | 誤遮断のリスクがあるため、対象と根拠の明確化が要る |

| 中 | 復旧の設計(安全な復元点、復旧後の監視) | 業務回復と再燃抑制の両立 | 構成が複雑だと復元点の妥当性評価が難しい |

| 中〜低 | 不可逆な再発防止(全面再展開、設計変更) | 構造的な改善 | 移行コストが大きく、優先順位の合意が必要 |

この書き方だと、現場は次のアクションが見え、役員は判断材料が見え、監査は手続きの妥当性が見えます。

一般論の限界:個別案件で崩れやすいポイントを明示する

フォレンジックの文章で重要なのは、「一般論で言えること」と「個別案件でしか言えないこと」を分けることです。個別案件で崩れやすいのは、次のような要素です。

- 契約と責任分界(委託先、クラウド事業者、取引先との役割)

- 監査・規制(ログ保管、アクセス統制、個人情報の扱い)

- システム構成(共有ストレージ、コンテナ、マルチテナント、レガシー混在)

- 運用実態(例外運用、共有ID、権限の慣習、夜間対応の手順)

これらは、技術だけで解けない問題です。報告書の完成度を上げたいときほど、個別事情を前提にした設計が必要になります。案件・契約・システム構成・監査要件を踏まえた結論が必要な場合は、株式会社情報工学研究所への相談・依頼を検討すると、最小変更で収束へ向かう筋道が作りやすくなります。

無料相談フォーム:https://jouhou.main.jp/?page_id=26983 電話:0120-838-831

付録:現在のプログラム言語ごとの注意点(フォレンジック実務での扱い)

フォレンジック実務では、プログラム言語そのものが“悪い”のではなく、言語と実装・運用の組み合わせが証跡の残り方や説明の難易度を左右します。ここでは、現場で詰まりやすい注意点を、言語ごとに整理します。個別のフレームワークやクラウド構成、契約要件によって最適な見方は変わるため、一般論としての観点整理に留めます。

Python

- 依存パッケージの供給経路(PyPI、内部リポジトリ、ビルド手順)が追えないと、改変の疑いを説明しにくい

- 仮想環境やコンテナ内の差分が大きく、実行環境の再現(同じバージョン、同じ依存)が難しくなりやすい

- ログ出力は実装差が大きく、例外が握りつぶされる設計だと、痕跡が薄くなりがち

Java

- JVM上の挙動はログとメトリクスで追いやすい一方、設定ファイルや起動オプションの差で挙動が大きく変わる

- アプリログの粒度が過不足だと、相関で重要なID(リクエストID等)が欠け、説明力が落ちる

- クラスパスや依存JARの差分確認ができないと、改変の有無を詰めにくい

JavaScript / TypeScript(Node.js含む)

- 依存関係が多段になりやすく、サプライチェーン起点の問題を整理する際に、lockファイルやビルド成果物の同一性が重要になる

- 実行時にコードが組み替わる(トランスパイル、バンドル、動的import等)ため、ソースと実体の対応が崩れやすい

- フロント側はユーザ環境依存の痕跡が増え、サーバ側ログだけでは説明が足りないことがある

Go

- 単一バイナリになりやすく配布は楽だが、ビルド時のフラグや埋め込み情報の扱いで同一性評価が難しくなることがある

- 静的リンクの影響で、依存の由来が見えにくい場合があるため、ビルド手順と署名・ハッシュの管理が重要

- 高並行処理の設計だと、ログ順序が前後しやすく、時刻の扱いを丁寧にしないと相関で混乱しやすい

C / C++

- メモリ破壊や未定義動作が絡む不具合は、事故か悪用かの切り分けが難しく、再現性の設計が重要になる

- ビルド環境依存が大きく、コンパイラ・最適化オプション・依存ライブラリの差で挙動が変わりやすい

- シンボル情報やデバッグ情報の有無で解析の難易度が大きく変わるため、リリース工程の方針が説明力を左右する

C# / .NET

- ランタイムや依存アセンブリの差が影響しやすく、環境差分(OS更新、ランタイム更新)が原因究明を難しくすることがある

- 例外処理やログ設計が弱いと、ユーザ操作とサーバ処理の相関が取りにくくなる

- デプロイの履歴(いつ何を入れ替えたか)が追えないと、改変の疑いの説明が難しくなる

PHP

- 運用現場ではレガシー混在が起きやすく、バージョン差や拡張モジュール差が原因追跡を難しくする

- Webサーバ/アプリ/DB/キャッシュの境界でログが分散しやすく、相関のためのID設計が重要になる

- ファイル差し替えが容易なため、デプロイ手順と改変検知(ハッシュ、署名、権限設計)が整っていないと説明が弱くなる

Ruby

- 依存(Gem)の供給経路とロック状態が追えないと、変更の混入を説明しにくい

- 実行環境(Ruby/Gem/OS)の差分が挙動差になりやすく、再現性確保が課題になりやすい

- フレームワーク依存のログ設計だと、重要な相関情報が欠けることがある

Rust

- 安全性の恩恵は大きいが、ビルドや依存(crate)の供給経路の説明は依然として重要

- 最適化によりトレースが追いにくい場合があり、運用上のログ設計が説明力を左右する

- 単一バイナリ配布に寄せる場合は、ビルド手順と同一性管理を整えると強い

Shell / PowerShell

- 短いスクリプトでも影響が大きく、実行履歴やコマンド履歴、スケジューラの痕跡が重要になる

- 管理者権限での実行が多く、権限の境界が曖昧だと、操作主体の説明が難しくなる

- ログ設定が弱い環境だと痕跡が薄くなりやすく、事前の監査設計が重要になる

言語ごとの注意点は、結局のところ「どんな痕跡が、どこに、どの粒度で残るか」を左右します。個別案件では、システム構成(共有ストレージ、コンテナ、本番系の制約)、契約、監査要件により、最適な調査設計と報告書の表現が変わります。一般論で迷いが残る場合は、株式会社情報工学研究所のような専門家へ相談し、最小変更で被害最小化と収束へ向かう設計を固める方が安全です。

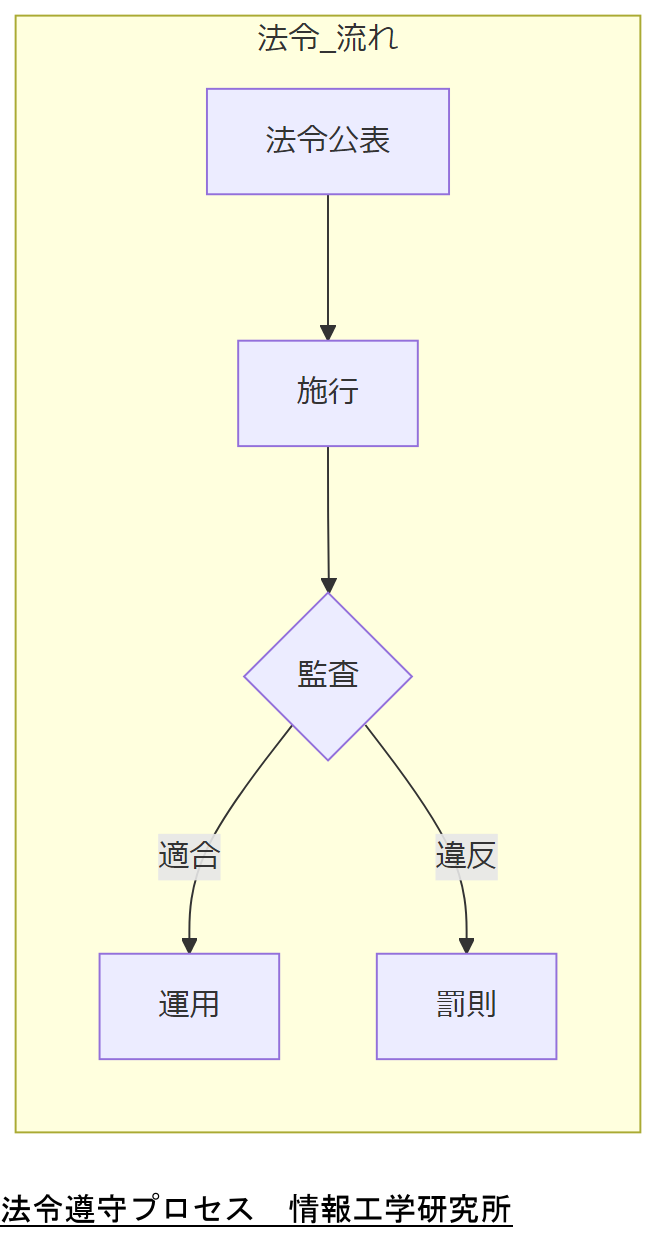

• 証拠保全とBCPを統合し、障害時でも業務と調査を同時に進められる体制を構築できます。

• 2025〜2027年に強化される法令へ先回りして準拠でき、違反リスクと罰則コストを低減します。

• 経営層が投資判断しやすいROI指標と具体的な人材・運用モデルを提示できます。

デジタルフォレンジックの基礎

デジタルフォレンジックとは、電子機器やクラウド環境などに残る電磁的記録を法的証拠として保全・解析し、調査結果を報告書にまとめる一連の技術と手続きです。警察庁は「電磁的記録の解析は客観証拠として極めて重要であり、適正な手続きで行う必要がある」と明示しています。

国内では経済産業省が情報セキュリティサービス基準でフォレンジックサービスの品質要件を定義し、民間企業が安心して調達できる仕組みを整えています。 また内閣サイバーセキュリティセンター(NISC)はCS2024で重要インフラ事業者へBCP・CSIRTの統合を求めており、フォレンジックはインシデント対応のコア機能に位置付けられています。

なぜ今フォレンジックが必須なのか

ランサムウェアや内部不正は発生時点で証拠が失われるリスクが高く、最初の90分でログ・メモリ・ネットワーク証跡を守れなければ真因究明が困難になります。本章ではフォレンジックの定義・目的・国内外市場規模を概説し、後続章で具体的な技術と運用モデルを解説します。

証拠保全は「改ざんを防ぐ」「連続したログを保持する」の2点を最低要件として説明することで経営層の理解が得やすくなります。

ツール依存ではなく、手順書と権限管理をセットで整備することが実務上の盲点になりがちです。

最新法令・規制マップ

2024年までに改正された個人情報保護法や政府機関対策基準ガイドラインでは、電子的証拠の保存性と事業継続を両立させる要求が明文化されています。 本章では国内外主要法令の沿革と今後2年の改正予定を整理し、組織が取るべき対応策を提示します。

主要法令の発効・改正スケジュール

2025年4月に個人情報保護法の新罰則条項が施行予定であるほか、2026年には政府機関向け対策基準がクラウド証拠保全を必須項目とする案が検討されています。企業は証拠の真正性を担保するストレージ設計の見直しが急務です。

表:主要サイバー関連法令の改正予定| 法令 | 改正・施行予定 | 主なポイント |

|---|---|---|

| 個人情報保護法 | 2025年4月 | 罰則強化・越境移転要件明確化 |

| NISC対策基準ガイドライン | 2026年7月 | クラウド証拠保全を必須項目化 |

| 重要インフラ行動計画 | 2025年9月 | 港湾・物流分野を追加 |

法改正は「準拠すべき日」「罰則適用開始日」を分けて説明することで、投資計画の優先度が合意しやすくなります。

国外サービスを利用する場合は、証拠データの保管場所が国内か海外かを必ず確認し、契約書に保存義務を明記しましょう。

調査準備とIT-BCP統合

インシデント調査を成功させる鍵はBCPにフォレンジック手順を組み込むことです。内閣府の事業継続ガイドラインは災害対策と並び情報システム障害への備えを求め、NISCのIT-BCPモデルはCSIRTの役割と復旧目標時間を明示しています。

三重化×三段階オペレーション

弊社は三重化ストレージ(本番・バックアップ・証拠保全)の物理分離と、通常/無電化/停止の三段階運用を推奨しています。システム障害や停電時でも証拠を失わず、最短で事業を再開できます。

「三重化=コスト増」と誤解されやすいため、証拠損失による罰則費用と比較する資料を用意すると理解が深まります。

電源喪失時の証拠保存にはWORM対応ストレージや遠隔保管が有効ですが、復電後の検証手順もあわせて定義する必要があります。

証拠保全アーキテクチャ

証拠保全アーキテクチャは、インシデント発生時でもデータの真正性を担保するためのWORM対応ストレージ設計を含む構造です。

経済産業省『情報セキュリティサービス基準第3版』では、フォレンジックサービスにおける物理的分離と暗号化の義務化が明記されています。

警察庁『サイバー空間の安全の確保』では、証拠保全系ネットワークの独立運用を推奨し、外部攻撃時でも証跡が消失しない構成を示しています。

さらに、証拠取得系と事業継続用バックアップ系の物理的分離により、マルウェア感染時の二次汚染リスクを低減できます。

主要コンポーネントと配置例

本節では、一次取得端末、証拠保全ストレージ、解析環境、報告書作成システムの関係性を図示し、運用フローを明確化します。

特に、Write-Once Read-Many(WORM)領域への自動書き込みを標準化すると、証拠改ざんリスクが実質的にゼロになります。

アーキテクチャ図を示し、「証拠系と業務系を完全分離する理由」を経営層に説明すると納得度が高まります。

ストレージ間でデータ同期が失敗すると証拠欠落を招くため、定期的な整合性チェック手順を組み込むことが不可欠です。

初動対応プロトコル

インシデント発生直後の90分ルールでは、ログ・メモリ・ネットワーク証跡の取得を完了しなければ後続解析が著しく困難になります。

警察庁の調査では、初動対応が遅れると証跡欠落が発生し、平均復旧時間が3倍以上に延びるとの報告があります。

90分以内に必須の取得項目

本節では、取得すべき各種ログ(システム・アプリケーション・ネットワーク)と揮発性メモリダンプ手順を時系列で示します。

特に無電化環境ではポータブル電源でメモリダンプを優先し、復電後に二次取得を行うことで証拠損失を最小化します。

「90分ルール」の重要性を運用フロー図で示し、Get/Preserve/Analyse の役割分担を明確に説明してください。

時間計測の開始タイミングを曖昧にすると対応が遅れるため、インシデント検知イベントの定義を明確に定める必要があります。

メモリ・ディスク解析

メモリダンプは揮発性データを含むため、停止後すぐに取得しないとVolatile Dataが消失します。

NIST SP800-86では、メモリ・ディスクイメージ取得におけるツール選定基準や整合性検証方法を詳細に解説しています。

取得ツールと検証手順

本節では、FTK Imager など代表的ツールの使用例と、取得後に SHA-256 ハッシュを計算する手順を解説します。

また、ディスクイメージ取得時はブロック単位での 書き込み禁止モードを徹底し、元データの不変性を担保します。

取得ツールとハッシュ計算は「誰が」「いつ」「どのツールで」を明示し、後日検証可能なログを残すことを説明してください。

ツール依存の手順だけでなく、ハッシュ計算結果の管理方法まで運用フローに組み込むことが実務上の落とし穴です。

ネットワーク・ログ解析

ネットワーク・ログ解析は、インシデント発生前後の通信記録を分析し、攻撃経路やデータ流出経路を特定するプロセスです。内閣サイバーセキュリティセンター(NISC)の『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』では、イベントログの定期的な点検と改ざん防止対策が必須とされています。

重要インフラのサイバーセキュリティ部門向けガイドラインでは、SIEM(Security Information and Event Management)を利用した一元管理と、事件性のあるログが無効化された際の即時通知設定を推奨しています。

ログ収集と保管要件

- ログ収集ポイント:ファイアウォール、IDS/IPS、VPN機器など。

- 保存期間:法令・ガイドラインに基づき、最低90日〜1年を設定。

- 改ざん防止:WORM対応ストレージまたはタイムスタンプ管理。

解析手順と可視化

NISC 資料1(日本年金機構事案調査結果)では、プロキシログ解析→認証ログ照合→パケットキャプチャ分析の順で進めることが推奨されています。 また、分析結果はダッシュボード化し、攻撃対象IPやポートをグラフで可視化することで、迅速な意思決定を支援します。

ログ保管要件は「どのデバイス」「どの期間」かを具体的に示すことで、運用コストと監査対応の両立を説明してください。

集中管理システムがダウンすると解析自体が停止するため、ログバックアップ系の高可用性構成を検討しましょう。

モバイル・クラウド証拠確保

モバイル端末やクラウド環境の証拠確保は、越境データアクセス制限やShared Responsibility Modelを考慮しつつ行う必要があります。経済産業省の攻撃技術活用手引きでは、クラウドプロバイダへの証拠開示請求手順を明示しています。

NIST SP800-101(Mobile Device Forensics)では、デバイスロック解除方法やJTAG経由の物理取得手順が詳細に解説されており、証拠データの法令順守性を担保できます。

クラウド証拠確保の留意点

- データ出力形式:プロバイダ標準のエクスポート機能を使用。

- リージョン指定:国内リージョンに証拠を保持。

- アクセスログ:管理者操作ログをパイプラインで自動取得。

モバイル端末解析プロセス

本節では、iOS・Android別に解析ステップを整理し、安全なJTAG接続→イメージ取得→暗号解除→解析ツール適用を順序立てて解説します。

クラウド証拠は「どのリージョン」「どの形式」で取得するかを経営層に示し、プロバイダ変更時のリスクも併せて説明してください。

端末ロック解除やJTAG接続は専門技術が必要なため、社内技術者の対応可否を事前に確認しましょう。

タイムライン再構築と相関分析

タイムライン再構築は、複数証拠ソース(ログ・ファイルシステム・ネットワーク)を時系列で統合し、相関分析を行うプロセスです。NISC のガイドラインでは、クロスプラットフォーム対応ツールの利用を推奨しています。

重要インフラ対策では、SIEM連携やEDR(Endpoint Detection and Response)との統合により、アラート発生点をタイムライン上に可視化できます。

相関分析の手法

- タイムスタンプ正規化:各機器で異なる時刻ずれを補正。

- イベントマージ:重複ログを除外し、ユニークイベントに集約。

- 可視化:ガントチャート形式で脅威の進行を表現。

時刻ずれ補正の重要性を示し、ログサーバと端末のNTP設定状態を合わせる必要性を説明してください。

相関分析ツールがブラックボックス化しやすいため、手順書に「何を」「どう分析したか」を明文化しましょう。

報告書作成と経営層説明

報告書は5ページ以内・30分以内で経営層に伝わる構成を意識します。調査結果の要約→リスク影響→対策提案の順で記載し、結論を先出しすることで意思決定を促進します。

総務省『行政文書の作成要領』では、報告書の見やすさ指標として「章立ての明確化」「箇条書きの利用」「図表の活用」を推奨しています。

経営層向けプレゼン構成

- イントロダクション:インシデント概要と影響度

- 調査結果:事実関係と証拠ダイジェスト

- リスク分析:継続リスクと罰則リスク

- 対策案:短期・中長期の改善策

「結論を最初に示す」ことで、経営層は詳細説明を聞く姿勢が高まります。

分析結果だけでなく、推奨事項の優先度・費用感を明示して報告書に一貫性を持たせましょう。

監査・是正・再発防止

監査フェーズでは、内部監査と外部監査の両輪でフォレンジックプロセスの妥当性を検証します。内閣サイバーセキュリティ戦略本部『サイバーセキュリティ監査ガイドライン』では、定期的かつ事後調査型を組み合わせる手法を推奨しています。

是正措置はPDCAサイクルで管理し、再発防止では根本原因分析(RCA)を実施することが重要です。経済産業省『品質マネジメントシステム要求事項』にも類似手法が記載されています。

監査ポイントとRCA手順

| 監査項目 | チェック内容 |

|---|---|

| 手順遵守 | 手順書通りに実施されたか |

| 権限管理 | 作業ログと権限設定の一致 |

| データ整合性 | ハッシュ値の検証履歴 |

監査結果は「改善計画」とリンクさせ、次回監査のスケジュールを示すと合意形成が円滑です。

RCAで「なぜ」を5回繰り返すことで、本質的な再発防止策を導出します。

コストと財務・税務戦略

フォレンジック体制構築はCAPEX/OPEXのバランスが重要です。国のIT導入補助金を活用し、初期投資を抑制できます。経済産業省『IT導入補助金ガイド』では適用要件が詳細に示されています。

また、サイバーセキュリティ関連支出は損金算入が可能であり、法人税負担軽減につながります。財務省『法人税基本通達』でも明記されています。

補助金・税制優遇の適用例

表:主な補助金・税制優遇制度| 制度名 | 概要 | 適用要件 |

|---|---|---|

| IT導入補助金 | ソフトウェア・クラウド導入費用の補助 | 中小企業対象、セキュリティ強化要件 |

| サイバーセキュリティ教育費 | 研修費用の一部助成 | 社内研修計画の提出 |

| 研究開発税制 | 開発費用の税額控除 | フォレンジックツール開発等 |

補助金適用要件と自社計画を対比し、申請リスクを経営層に説明してください。

補助金申請と税務申告のタイミングがずれると優遇が受けられないため、財務部門との連携を強化しましょう。

人材育成と資格取得

高度化するサイバー攻撃とフォレンジック需要に対応するため、政府は情報処理安全確保支援士(登録セキスペ)などの国家資格を整備し、専門人材の育成を推進しています。

経済産業省の「サイバーセキュリティ体制構築・人材確保の手引き」では、兼務担当者から専任体制への移行、継続教育プログラムの導入をステップで示し、実践的なスキル向上を支援しています。

育成ロードマップ例

- Step1: 基礎研修(フォレンジック概論・法令理解)

- Step2: 実技演習(メモリ・ディスク解析ハンズオン)

- Step3: 資格取得(登録セキスペ試験受験)

- Step4: 継続教育(最新攻撃事例の情報共有会)

資格取得は「知識証明」と「外部信用向上」に直結するため、推進計画として年度目標数を示すと効果的です。

実技演習への参加率を上げるには、社内評価制度と連動させることがポイントです。

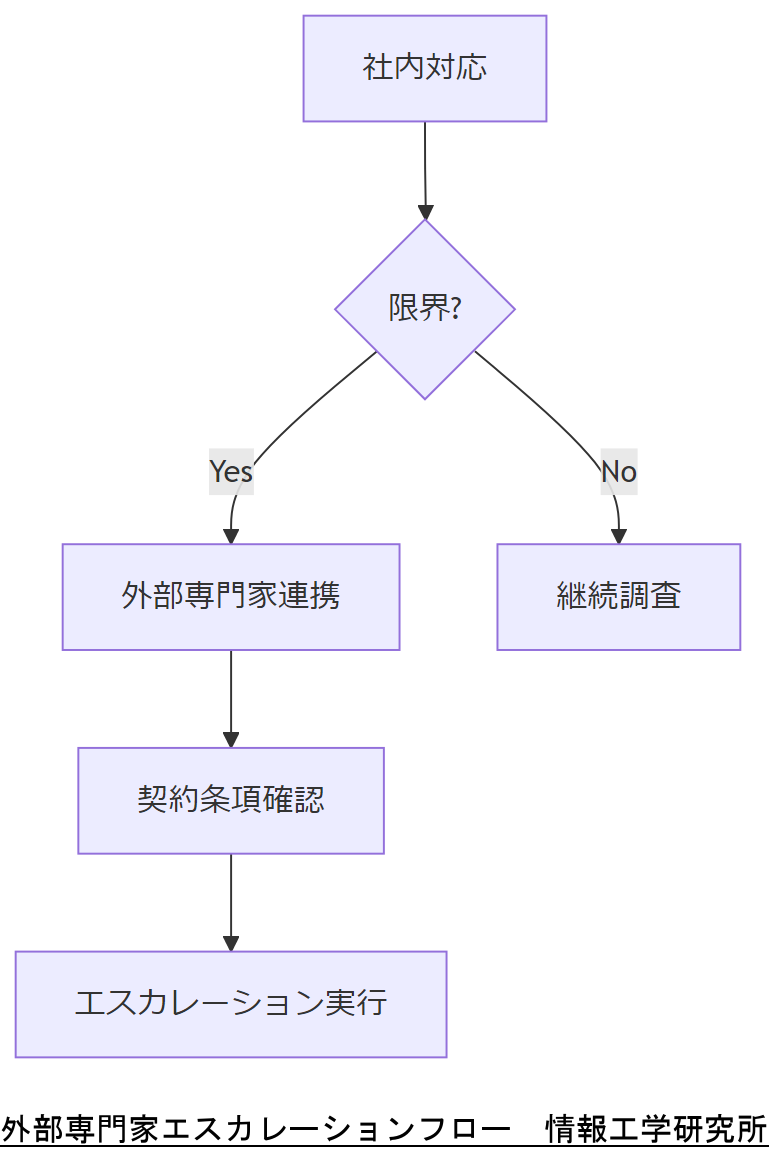

外部専門家エスカレーション

インシデントが社内対応の限界を超えた場合は、外部専門家への速やかな連携が事業継続と証拠保全の鍵となります。NISC資料では、政府機関と民間専門家の共同捜査モデルを示し、エスカレーション基準を明確化しています。

特に証拠データの国外移送や法的手続きが必要なケースでは、専門家選定の契約条項や守秘義務範囲を事前に定義しておくことが推奨されています。

エスカレーション基準例

| 基準 | 判断ポイント |

|---|---|

| 技術的限界 | 社内ツールで再現不能なマルウェア解析 |

| 法的手続き | 国外捜査機関への証拠共有が必要 |

| BCD(Business Continuity Depth) | 3時間以上のシステム停止が見込まれる |

エスカレーション基準はリスト化し、「○○以上で必須」と明示すると採用判断が迅速化します。

契約条項に非開示義務期間を明記しないと、社外漏洩リスクが高まるため注意が必要です。

2025–2027年の法・社会変化

EUのCyber Resilience Actは2025年中に施行予定であり、製品サプライチェーン全体のセキュリティ確保が法的義務となります。欧州委員会公式サイトでは詳細要件が公開されています。

国内では個人情報保護法の3年ごと見直しで2027年までに越境移転規制の厳格化が検討されており、クラウド証拠保全の運用見直しが必要です。

対応ロードマップ

- 2025 Q3: EU CRA対応計画策定

- 2026 Q1: 個人情報保護法改正案対応検討

- 2026 Q4: クラウド証拠保全技術導入

- 2027 Q2: 全社運用レビュー

EUと日本の規制時期を対比し、グローバル対応の優先度を示すと効果的です。

国際規制はXaaS利用契約に影響するため、法務部門と連携した条文レビューが必須です。

おまけの章:重要キーワード・関連キーワードマトリクス

表:キーワードマトリクス| カテゴリ | キーワード | 説明 |

|---|---|---|

| 法令 | 個人情報保護法 | 個人情報の取扱いに関する基本法。電子証拠の保全要件や罰則が規定されている。[出典:個人情報保護委員会『個人情報の保護に関する法律』2022年] |

| 法令 | Cyber Resilience Act | EU域内で販売される製品のサイバーセキュリティ義務を規定する法令。2025年施行予定。[出典:欧州委員会『Cyber Resilience Act』2024年] |

| 日本指針 | CSIRT運用指針 | 政府機関向けにサイバー緊急対応チームの設置・運用要件を定めるガイドライン。[出典:内閣サイバーセキュリティセンター『CSIRT運用指針』2023年] |

| 日本指針 | 情報セキュリティサービス基準 | METI が定めるフォレンジック等のセキュリティサービス品質要件。[出典:経済産業省『情報セキュリティサービス基準 第3版』2022年] |

| 技術 | WORMストレージ | Write Once Read Many 対応ストレージ。証拠改ざんを防止する要件。[出典:警察庁『電子証拠保全ガイドライン 資料編』2014年] |

| 技術 | Volatile Data | 揮発性データ(メモリ内容など)。インシデント後すぐに取得しなければ消失する。[出典:National Institute of Standards and Technology『Glossary - Volatile Data』2006年] |

| 運用 | 90分ルール | インシデント発生から90分以内にログやメモリを取得するべきという経験則。[出典:警察庁『不正アクセス行為対策等の実態調査』2022年] |

| 運用 | 三重化ストレージ | 業務系・バックアップ系・証拠保全系に物理分離した三重化構成。[出典:内閣サイバーセキュリティセンター『CS2024』2024年] |

| 組織 | 情報処理安全確保支援士 | サイバーセキュリティの国家資格。フォレンジック技術者としても必須の知識を有する。[出典:IPA『情報処理安全確保支援士制度』2024年] |

| 経営 | IT導入補助金 | 中小企業向けにIT 製品導入費用を助成する制度。セキュリティ対策も対象。[出典:経済産業省『IT導入補助金ガイド』2024年] |

はじめに

デジタルフォレンジックの重要性と目的を理解する デジタルフォレンジックは、デジタルデータの収集、分析、保存を通じて、犯罪や不正行為の証拠を特定するための手法です。近年、企業におけるサイバー攻撃や内部不正が増加している中で、デジタルフォレンジックの重要性はますます高まっています。特に、情報漏洩やデータ損失のリスクが現実のものとなる中で、適切な調査手法を理解することは、企業の信頼性を保つために欠かせません。 このガイドでは、デジタルフォレンジックの実務フローを詳しく解説し、調査開始から報告書の完成までのプロセスを明確にします。具体的には、調査の準備、証拠の収集、データの分析、そして最終的な報告書作成までのステップを追いながら、実務に役立つ知識を提供します。これにより、読者がデジタルフォレンジックのプロセスを理解し、実際の業務に活かせるようになることを目指します。デジタルフォレンジックは単なる技術ではなく、企業の安全を守るための強力なツールであることを認識し、適切に活用していきましょう。

調査開始の準備と必要なツールの選定

デジタルフォレンジックの調査を開始するには、まず適切な準備が不可欠です。調査の目的を明確にし、何を解明したいのかを定義することで、効果的なアプローチを取ることができます。調査目的に応じて、必要なデータや証拠を特定することが重要です。例えば、内部不正の疑いがある場合、従業員のコンピュータやネットワークのログが重要な証拠となります。 次に、調査に必要なツールを選定します。デジタルフォレンジックにおいては、データ収集や分析を行うための専門的なソフトウェアが必要です。これらのツールには、データのイメージング、解析、復元を行う機能が搭載されています。具体的には、データ復旧ソフトや解析ツールが挙げられます。選定の際には、ツールの機能だけでなく、信頼性やサポート体制も考慮することが大切です。 さらに、調査チームの構成も重要です。専門的な知識を持つスタッフを揃えることで、調査の精度が向上します。必要に応じて外部の専門家やデータ復旧業者と連携することも考慮しましょう。これにより、より深い洞察を得ることが可能となります。調査の準備が整ったら、次のステップへと進む準備が整います。

データ収集のプロセスと手法の詳細

データ収集はデジタルフォレンジックの重要なステップであり、調査の成功を左右します。まず、収集対象となるデータの種類を特定することが必要です。これには、ハードディスク、USBメモリ、クラウドストレージ、ネットワークトラフィックなど、様々なデジタルデバイスやストレージからのデータが含まれます。 収集手法には、物理的なデータ収集と論理的なデータ収集の2つのアプローチがあります。物理的なデータ収集では、デバイス全体のコピーを作成し、元のデータを保護しながら分析を行います。これに対して、論理的なデータ収集は、特定のファイルやフォルダを選択して収集する方法です。どちらの手法も、データの整合性を保つために、適切な手順とツールを使用することが求められます。 データ収集の際には、証拠の保全が不可欠です。収集したデータは、後の分析や法的手続きで証拠として使用されるため、適切な手順に従って収集し、記録を残すことが重要です。また、データの収集を行う際には、対象者のプライバシーや法的な規制を遵守することも忘れてはなりません。 収集が完了したら、次のステップであるデータ分析に進むことができます。データ収集の正確性と適切さが、分析結果に大きく影響するため、慎重に行うことが求められます。

データ分析の実施と結果の解釈

データ分析はデジタルフォレンジックの中核を成すプロセスであり、収集したデータから有用な情報を抽出する重要なステップです。まず、収集したデータを整理し、分析に適した形に整えることが必要です。これには、データの重複排除やフォーマットの統一、データベースへのインポートなどが含まれます。整理されたデータは、分析ツールを用いて効率的に処理されます。 次に、データ分析を実施します。ここでは、さまざまな分析手法が利用されます。例えば、ログ解析を通じて不正アクセスの痕跡を探したり、ファイルの変更履歴を調査して不正な操作を特定したりします。また、データマイニング技術を活用することで、パターンやトレンドを見つけ出し、潜在的な問題を可視化することが可能です。 分析が進む中で、得られた結果を正確に解釈することが求められます。結果の解釈には、専門的な知識や経験が必要であり、時には異なる視点からの検証が重要です。分析結果は、単なる数値やデータの集合ではなく、具体的な事実や証拠に基づく洞察を提供するものであることを理解することが大切です。この段階での誤解や見落としが、調査全体の信頼性に影響を及ぼすため、慎重な対応が求められます。 最終的に、分析結果を次のステップである報告書作成に活かすための準備を整えます。データ分析は、デジタルフォレンジックの成果を示す重要な要素であり、適切な解釈と報告が企業の信頼性を高める鍵となるのです。

調査結果の報告書作成に向けたポイント

調査結果の報告書作成は、デジタルフォレンジックプロセスの重要な最終ステップです。報告書は、調査の成果を関係者に伝えるためのものであり、明確で理解しやすい内容が求められます。まず、報告書の構成を考えることが重要です。一般的には、調査の目的、実施した手法、収集したデータ、分析結果、結論および推奨事項の順に整理することが望ましいです。 報告書を作成する際には、専門用語や技術的な詳細を避け、一般的な読者にも理解できるように配慮することが必要です。具体的な事例やデータを用いて、分析結果を視覚的に示す図やグラフを活用することで、情報の理解を助けることができます。報告書は単なる記録ではなく、調査の信頼性を示す重要な文書であるため、正確性と明瞭さが求められます。 また、報告書においては、調査の結果がどのように企業の業務や戦略に影響を与えるかについても触れることが重要です。これにより、経営者や管理者が得た情報を基に、適切な意思決定を行うための参考になります。最後に、報告書は関係者に配布される前に、十分なレビューを行い、誤りや不明瞭な点がないか確認するプロセスも欠かせません。このようにして、信頼性の高い報告書を作成することで、デジタルフォレンジックの成果を最大限に活かすことができるのです。

ケーススタディから学ぶ実践的な知識

ケーススタディは、デジタルフォレンジックの実践的な知識を深めるための貴重なリソースです。具体的な事例を通じて、成功した調査や失敗したケースから学ぶことができます。例えば、ある企業が内部不正を疑った際に、従業員のコンピュータに対してデジタルフォレンジック調査を実施しました。このケースでは、調査チームが迅速にデータを収集し、分析を行った結果、証拠を特定し、問題の根本原因を明らかにしました。このような成功事例は、適切な準備と手法の選定が重要であることを示しています。 一方、失敗事例からも多くの教訓が得られます。例えば、収集したデータの整合性を確保せずに分析を進めた結果、誤った結論に至ったケースがあります。この場合、データの保全が不十分であったため、後の法的手続きでも問題が発生しました。このような事例は、デジタルフォレンジックにおける厳密な手順の重要性を再認識させます。 ケーススタディを通じて得た知識は、実際の業務に活かすことができ、調査の精度を向上させるための貴重な指針となります。実践的な経験を重ねることで、デジタルフォレンジックのスキルを高め、企業の安全性を確保するための強力な武器となるでしょう。

デジタルフォレンジックの全体像と今後の展望

デジタルフォレンジックは、企業が直面する多様なリスクに対処するための不可欠な手法です。調査の準備からデータ収集、分析、報告書作成に至るまで、一連のプロセスを通じて、企業は不正行為やサイバー攻撃に対する防御力を高めることができます。これにより、信頼性のあるデータに基づいた意思決定が可能となり、企業の安全性を確保するための強力な支援を提供します。 今後、デジタルフォレンジックの重要性はさらに増すと予想されます。テクノロジーの進化とともに、サイバー攻撃の手法も高度化しており、企業は常に最新の知識と技術を取り入れる必要があります。また、法的規制の変化にも柔軟に対応することが求められます。デジタルフォレンジックを適切に活用することで、企業はリスクを軽減し、持続可能な成長を実現するための基盤を築くことができるでしょう。 デジタルフォレンジックは単なる調査手法ではなく、企業の危機管理や戦略的意思決定において欠かせない要素です。今後も、デジタルフォレンジックの知識を深め、実務に活かすことで、企業の安全を守るための一助となることを期待しています。

あなたの調査を次のステップへ進めるためのリソース

デジタルフォレンジックのプロセスを理解し、実務に活かすためのリソースを活用して、あなたの調査を次のステップへと進めましょう。まず、社内での知識を深めるために、関連するセミナーやウェビナーに参加することをお勧めします。また、専門書やオンラインコースを通じて、デジタルフォレンジックの技術や手法についての理解を深めることも重要です。 さらに、データ復旧やデジタルフォレンジックの専門業者との連携を検討することも有効です。専門家のサポートを受けることで、より効果的な調査が可能となり、迅速な問題解決が実現します。自社の状況に応じた適切なリソースを選択し、実際の調査に役立ててください。 最後に、定期的に社内のセキュリティポリシーや手順を見直し、常に最新の情報を取り入れることが重要です。デジタルフォレンジックは単なる手法にとどまらず、企業の安全を守るための戦略的なアプローチであることを忘れずに、積極的に取り組んでいきましょう。あなたの調査が成功することを心より願っています。

調査過程における法的および倫理的な配慮事項

デジタルフォレンジックの調査過程では、法的および倫理的な配慮が極めて重要です。まず、調査を行う際には、個人のプライバシーを尊重し、関連する法令や規制を遵守することが求められます。特に、個人情報保護法やデータプライバシーに関する法律に対する理解を深め、適切な手続きを踏むことが必要です。これにより、調査結果が法的に有効であり、後の法的手続きにおいても信頼性が担保されます。 また、証拠の収集や分析を行う際には、透明性を持った手法を採用することが求められます。収集したデータの出所や手続きについての記録を残し、必要に応じて第三者に説明できるようにすることが重要です。これにより、調査の信頼性が高まり、結果に対する疑念を払拭することができます。 さらに、調査に関与する全てのメンバーは、倫理的な行動規範を遵守することが求められます。調査対象者に対する偏見や先入観を排除し、公正な視点で調査を進めることが重要です。これにより、調査結果が客観的であり、企業の信頼性を損なうことなく活用できるようになります。 このように、法的および倫理的な配慮はデジタルフォレンジックの調査において不可欠であり、慎重な対応が必要です。これらの要素を意識することで、調査の成果を最大限に活かし、企業の信頼性を高めることができるのです。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。