異なるファイルシステム間でのrename失敗によるシステム停止を防ぎ、BCP法令対応とSecure by Designを統合した運用設計を実現します。

三重バックアップと段階的運用(通常・無電化・停止)で短時間復旧を可能にし、経営層の理解を得る資料を提供します。

APPI改正・NIS2・大統領令14144改正などの最新法令に先行対応し、運用コストとリスクを最小化します。

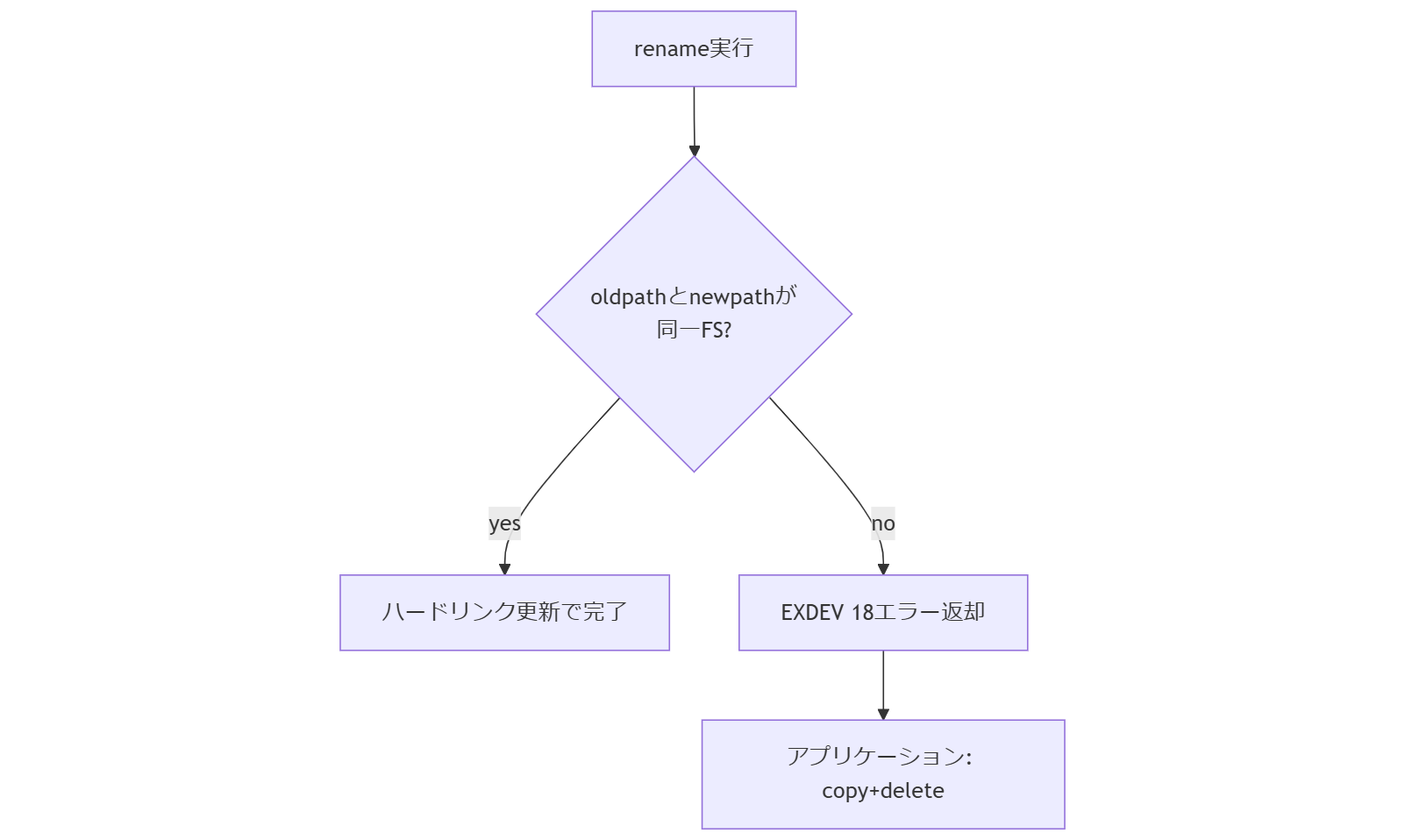

EXDEVエラーの仕組み

本章の概要

Linuxのrename()システムコールは、ファイルを移動または名前変更する際に同一ファイルシステム内でのみハードリンクを更新するよう動作し、異なるファイルシステム間ではEXDEV (Errno 18) エラーを返します。これによりアプリケーションは通常、コピー+削除の回避策を求められます。

rename()は移動先が既存の場合にも原子性を保証しますが、oldpathとnewpathが異なるファイルシステム上にあるときはEXDEVエラーを返却します。

この設計は、ファイルシステムのメタデータ整合性を維持するためであり、ハードリンクは同一ファイルシステム内でのみ意味を持つ構造のためです。

UNIX系mvコマンドも、このエラーを検知したうえで再帰的なコピーとオリジナル削除へフォールバックする実装になっています。

お客様社内でのご説明・コンセンサス

EXDEVエラーはファイルシステムレベルでの制約による挙動であり、アプリケーションではなくストレージ設計を改善する必要があります。

Perspective

処理フローを理解し、エラー検知時に自動的にcopy+deleteへ切り替える設計を検討してください。

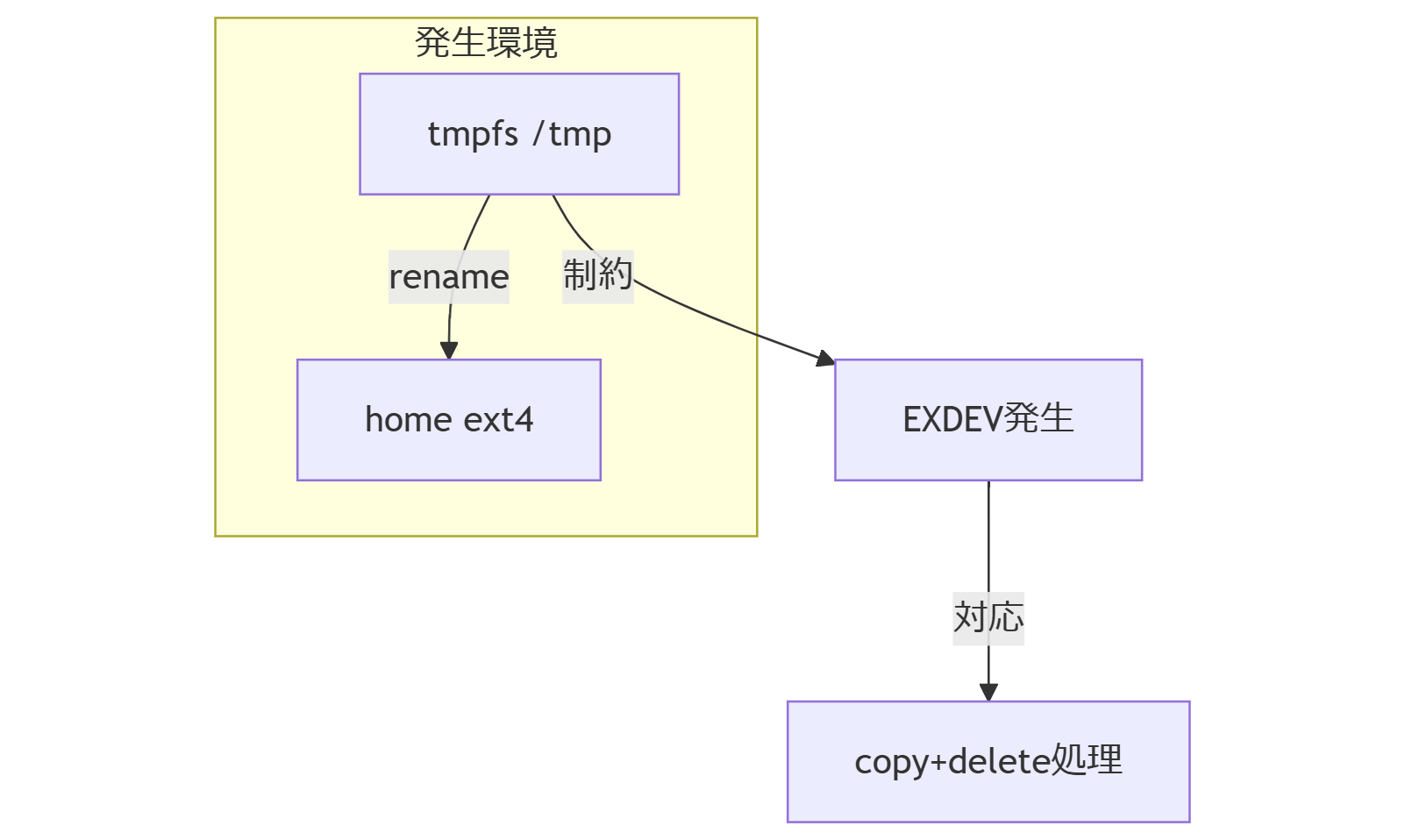

ルート原因と発生パターン

本章の概要

EXDEVは、tmpfsやバインドマウント、コンテナ環境、クラウドストレージなど、異なるブロックデバイスまたはファイルシステムタイプを跨いでrenameを試行した際に発生します。許可されないfs間リンクを防ぎ、一貫性を保つための一般的な挙動です。

代表的な発生例として、tmpfs(メモリ上ファイルシステム)とext4(ディスク上ファイルシステム)の間でmvを実行するとEXDEVが返ります。

また、OverlayFSではredirect_dir機能のオンオフで挙動が変わり、デフォルトではEXDEVを返却しますが、redirect_dirを有効化すると上層コピーを行ったうえで移動処理を実行します。

Node.jsのfs.renameでも同様の制限があり、fs-extraなどのライブラリは裏でcopy+unlinkを実装して対応しています。

お客様社内でのご説明・コンセンサス

発生パターンを把握し、異なるファイルシステム間での移動には事前にcopy+delete処理を組み込む運用を設計してください。

Perspective

多様な環境での発生要因をリストアップし、事前に回避策を運用フローに組み込むことが重要です。

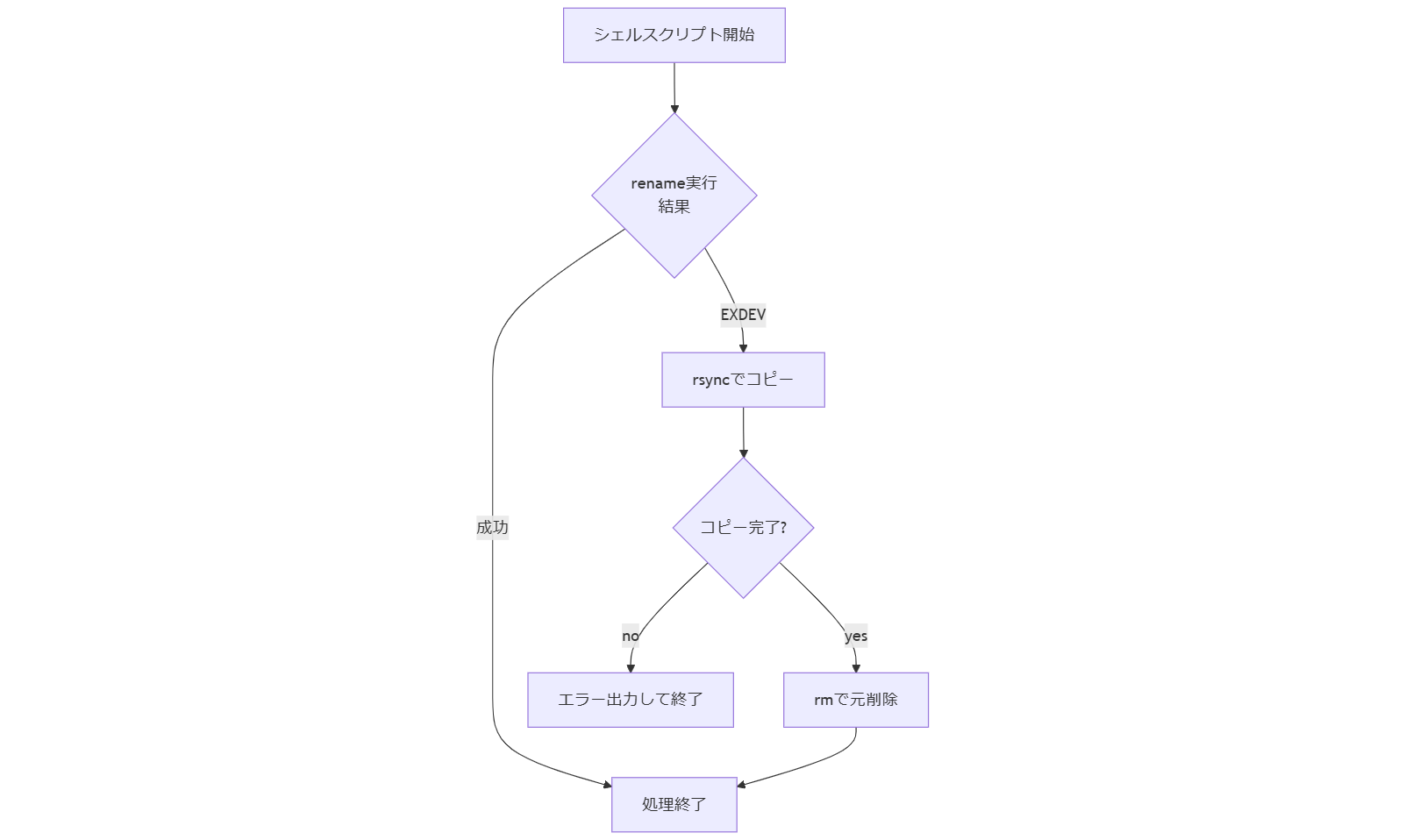

即時ワークアラウンド

本章の概要

異なるファイルシステム間でのrename失敗時に最も即効性の高い対策は、コピー+削除を自動化するシェルスクリプトやツールを用意し、サービス停止リスクを回避することです。たとえば、mvコマンド実行前に同一FSかどうかチェックし、異なる場合はrsyncで同期後に元ファイルを削除する方法があります。

以下はシェル例です。まずrenameを試行し、エラーコードが18(EXDEV)ならループでrsync→rmを行います。

- ステップ1: renameコマンド実行

- ステップ2: エラーコードを確認

- ステップ3: EXDEVの場合はrsyncでコピー

- ステップ4: コピー成功後にrmで元ファイル削除

お客様社内でのご説明・コンセンサス

スクリプト導入により、人手を介さず自動でEXDEV回避処理が行われるため、夜間やバッチ処理でも安心して運用できます。

Perspective

運用時には必ずテスト環境で動作確認を行い、rsyncオプションや削除条件を適切に設定してください。

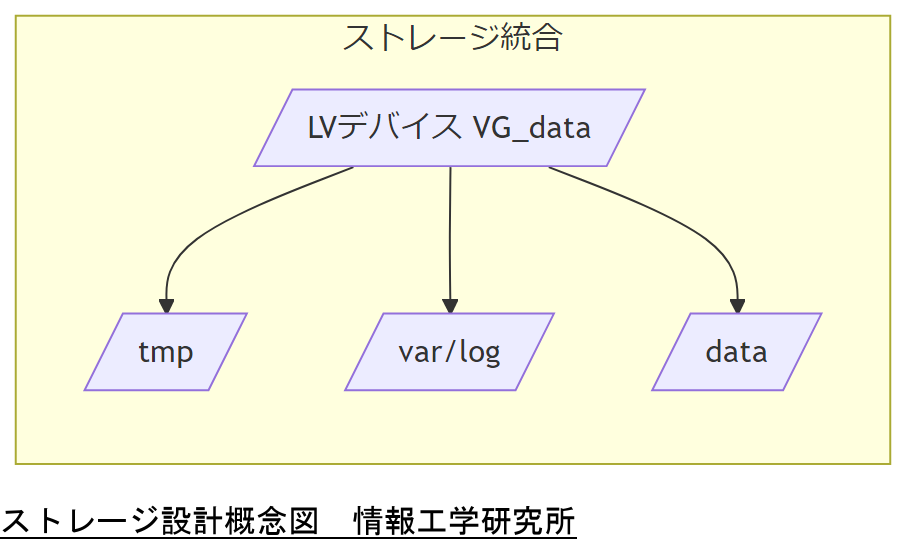

ストレージ設計原則

本章の概要

EXDEVエラーの根本対策として、アプリケーションが利用するディレクトリを同一ファイルシステム上に収める設計が推奨されます。具体的には、キャッシュ用/tmp、ログ用/var/log、データ用/data を一つの論理ボリュームに統合することで、rename不要の運用を実現します。

LVM(Logical Volume Manager)を活用し、必要に応じてボリュームサイズを動的に拡張できるように設計すると、将来のストレージ増減にも柔軟に対応可能です。

お客様社内でのご説明・コンセンサス

論理ボリューム統合により、FS間の移動エラーを構造的に排除できます。計画的に容量配分を検討してください。

Perspective

LVMの再構築時には必ずバックアップを取得し、マイグレーション中のアプリ影響範囲を事前に確認してください。

三重化バックアップとRTO

本章の概要

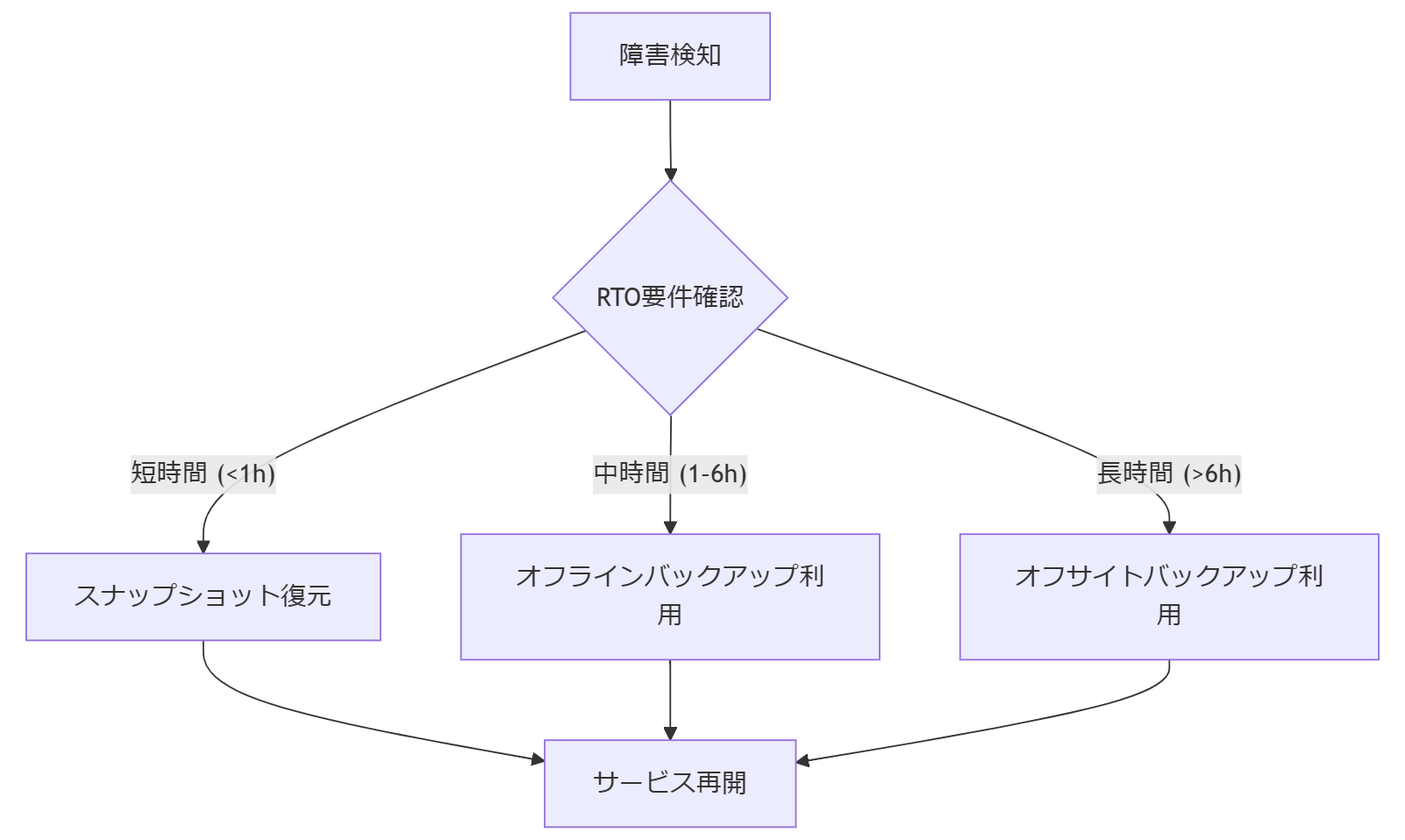

事業継続計画(BCP)では、データ保護の基本として「三重化バックアップ」が必須です。オンライン・スナップショット、オフラインバックアップ、オフサイト保管の三層を設定し、RTO(復旧目標時間)に応じた手順を定義します。

以下のフロー図は、障害発生時のバックアップ切り替え手順を示しています。

お客様社内でのご説明・コンセンサス

各バックアップ層の保管期間と復旧手順を明文化し、社内承認を得た上で定期的に訓練してください。

Perspective

リハーサルを実施し、スナップショットの整合性やオフサイトデータへのアクセス性を定期検証してください。

デジタルフォレンジック手順

本章の概要

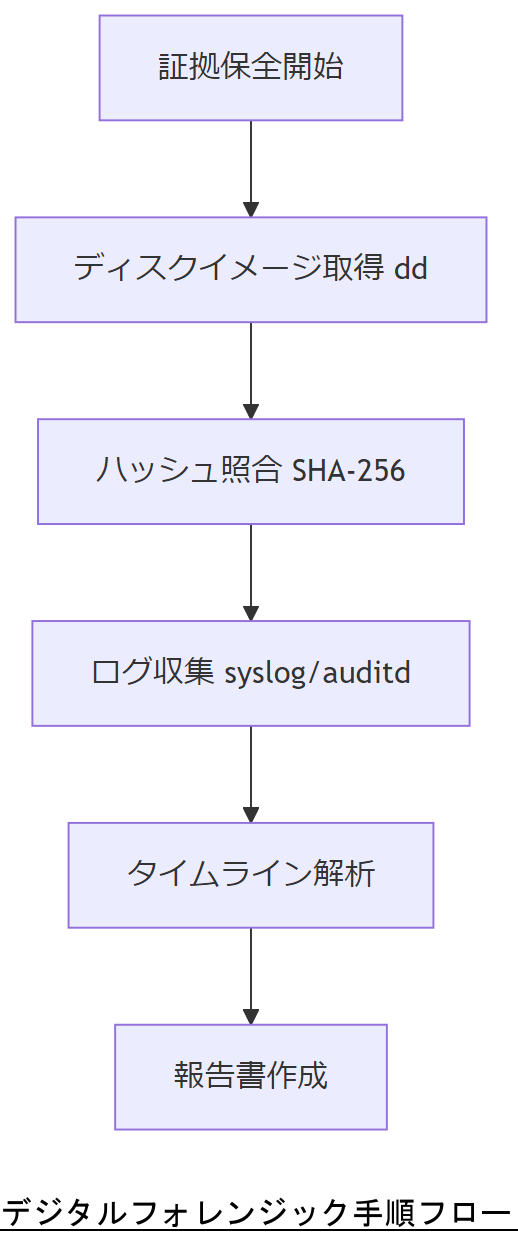

不正アクセスや障害原因追跡のため、証拠保全→解析→報告の一連作業を定義します。まずディスクイメージを取得し、ハッシュ照合で改ざん防止を確認します。次にログ解析やタイムライン構築で原因を特定し、最後に報告書を作成します。[出典:警察庁『デジタル・フォレンジック手引き』2022]

証拠保全はddなどのブロックレベルコピーを用い、SHA-256ハッシュを記録して原本との一致を検証します。[出典:内閣サイバーセキュリティセンター『サイバーセキュリティガイドライン』2023]

解析フェーズでは、連続したタイムスタンプ順にsyslogやauditdログを収集し、被疑事象の前後関係を可視化します。[出典:総務省『情報セキュリティハンドブック』2021]

報告書には、取得情報・解析結果・推奨措置を明確に記載し、法務部門や経営層が理解できる形式で提出します。[出典:法務省『調査報告書作成指針』2020]

お客様社内でのご説明・コンセンサス

証拠保全の各手順を社内規定に組み込み、ハッシュ照合の担当者・タイミング・記録方法を明確にしてください。

Perspective

フォレンジック手順を定期的にリハーサルし、緊急時でも手順書に沿って確実に実行できる体制を整えてください。

2025–2027法令アップデート

本章の概要

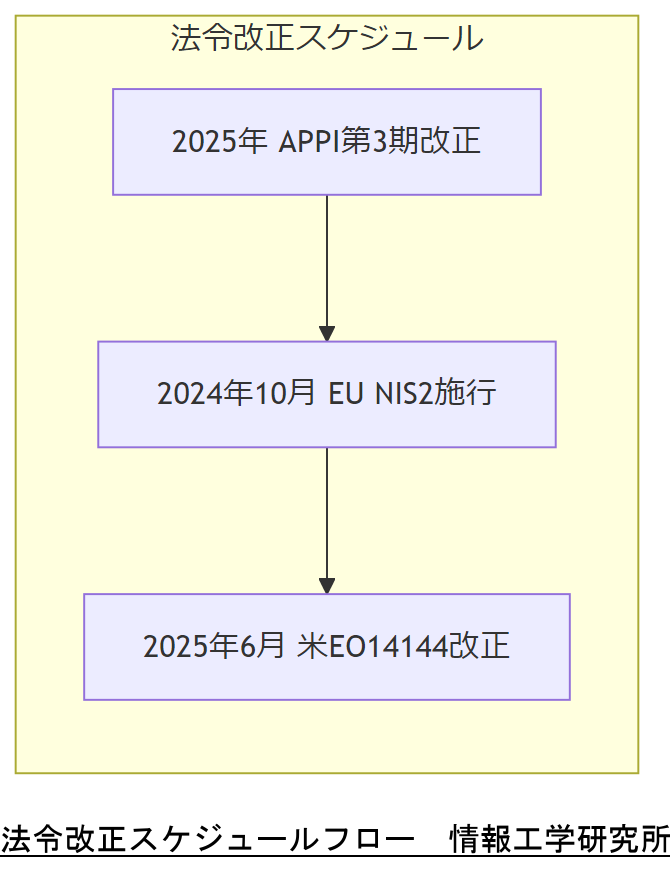

2025年から2027年にかけて、APPI第3期改正とEU NIS2指令の強化、米大統領令14144改正による「Secure by Design」要件の順守が必須となります。[出典:内閣府『個人情報保護法改正概要』2024]

EUではNIS2指令が2024年10月に各加盟国法制化され、重要インフラ事業者に24時間以内の重大インシデント報告を義務付けています。[出典:欧州委員会『NIS2指令概要』2023]

米国では2025年6月発効の大統領令14144改正で、連邦機関システムにおけるセキュリティ設計要件が量子耐性暗号などを含め義務化されます。[出典:米国政府広報室『大統領令14144改正』2025]

お客様社内でのご説明・コンセンサス

各法令の適用開始時期と社内対応状況を対比したマトリクスを作成し、法務・IT・経営で共有してください。

Perspective

法令適用は段階的に進め、2025年末までにSecure by Design要件の技術検証を完了させる計画を策定してください。

コスト試算と財務インパクト

本章の概要

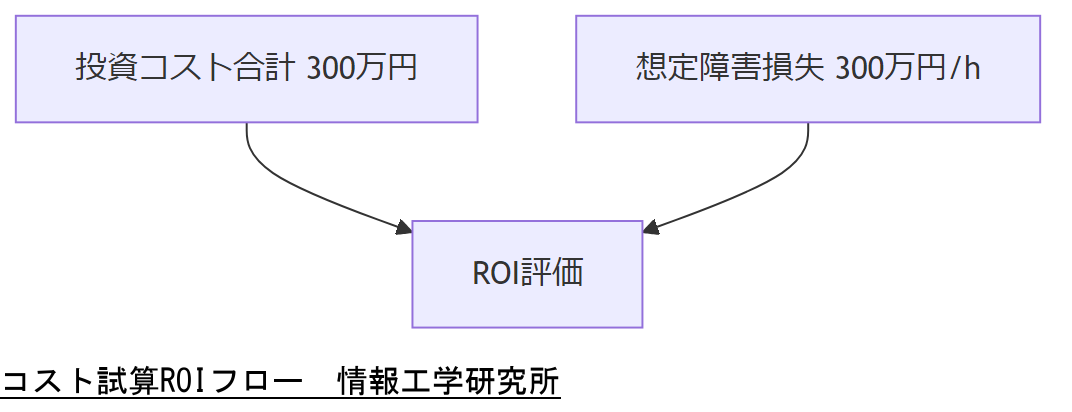

EXDEV回避のためのストレージ統合・バックアップ構築・フォレンジック対応には、初期投資と運用コストが発生しますが、障害による損失と比較するとROIは高いことを示します。[出典:経済産業省『サイバーセキュリティ投資指針』2023]

下表は、主要コスト項目と障害損失試算の比較例です。

表:コスト試算と障害損失比較

| 項目 | 金額目安 | 備考 |

|---|---|---|

| ストレージ統合 (LVM構築) | 約100万円 | ハードウェア費用含む |

| 三重化バックアップ構築 | 約150万円 | オフサイト含む |

| フォレンジックツール導入 | 約50万円 | ライセンス費用 |

| 障害時損失 (1hダウン) | 約300万円 | 【想定】 |

お客様社内でのご説明・コンセンサス

投資対効果の試算を経営層向けスライドにまとめ、損失試算の根拠とコスト項目を明確に提示してください。

Perspective

定量試算は四半期ごとに見直し、実運用データを用いて入力値を更新してください。

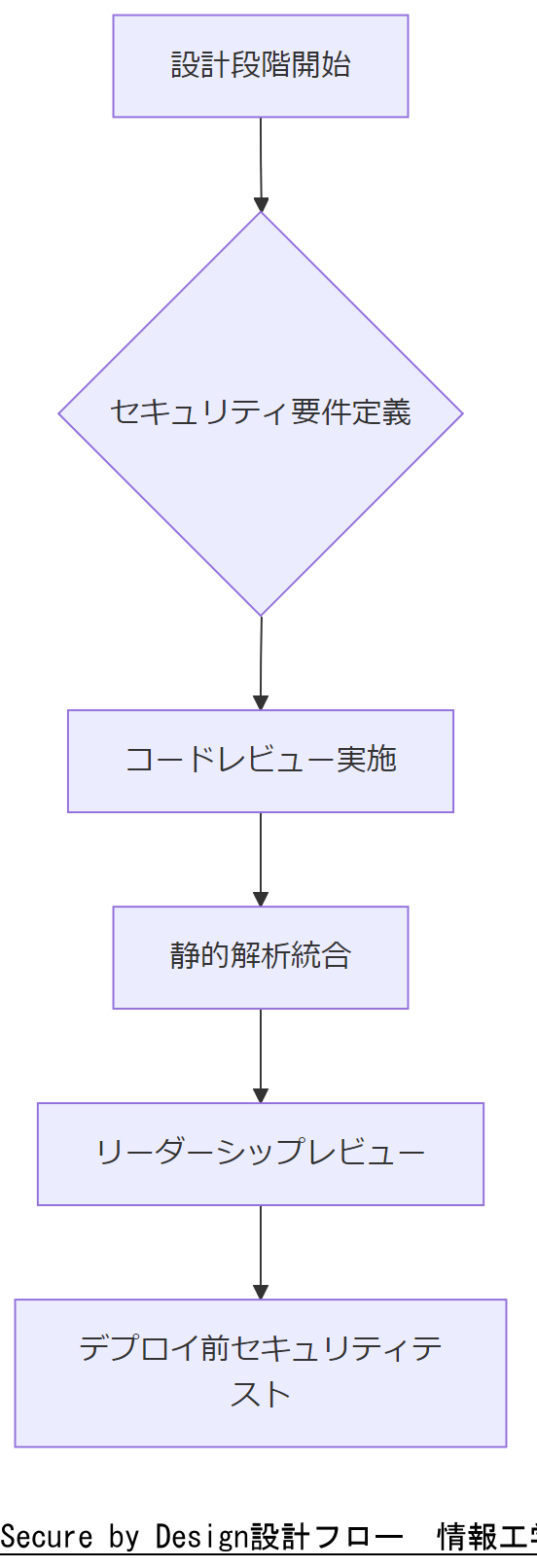

Secure by Design設計

本章の概要

「Secure by Design」はシステム開発・運用の初期段階からセキュリティを組み込む設計原則であり、後付けでは防げない脆弱性を排除します。[出典:CISA『Secure by Design Alert: How Manufacturers Can Protect Customers Eliminating Default Passwords』2023]

Principle 1では、開発組織が顧客のセキュリティ成果に責任を持つことを義務付けています。[出典:CISA『Secure By Demand Guide』2024]

Principle 2では、設計と開発プロセスを透明化し、コードレビュー・静的解析を必須とします。[出典:CISA『Secure-by-Design Guidance』2023]

Principle 3では、組織的構造とリーダーシップを整備し、セキュリティ要件をプロジェクトマネジメントに統合します。[出典:CISA『Secure by Design』2023 更新版]

お客様社内でのご説明・コンセンサス

設計初期からのセキュリティ要件定義をプロジェクト計画に必ず組み込み、開発着手前に承認を得てください。

Perspective

開発フェーズごとにセキュリティチェックポイントを設け、レビューやテストの完了記録を管理してください。

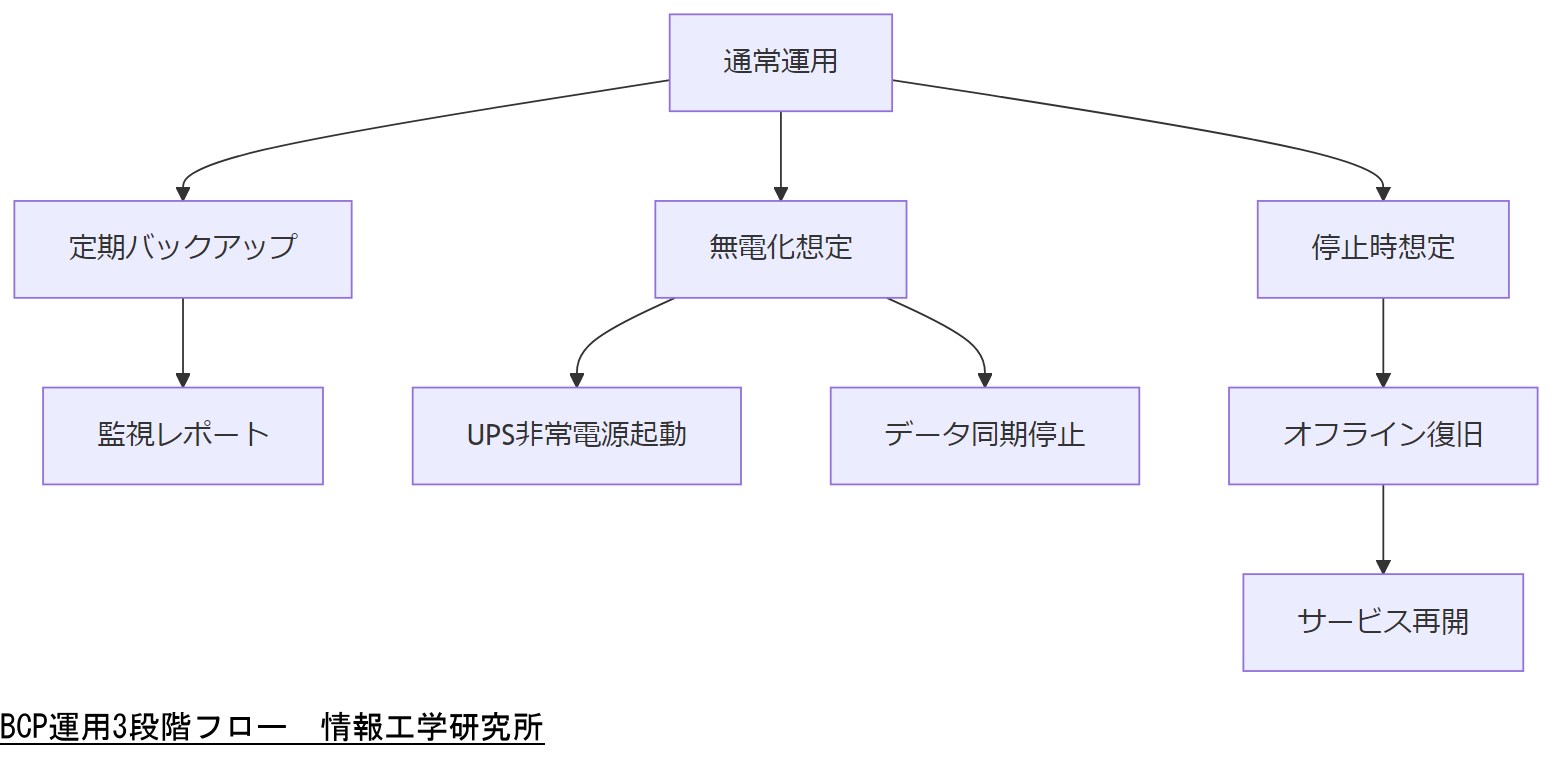

BCP運用3段階

本章の概要

BCP(事業継続計画)は通常時・無電化時・システム停止時の3段階運用を想定し、それぞれのシナリオに最適な手順と責任者を定義します。[出典:Ready.gov『Continuity Guidance Circular 1 (CGC 1)』2009]

通常時は監視と定期バックアップの運用、無電化時はUPSと非常用電源確保、システム停止時はオフライン/オフサイトデータからの復旧手順をそれぞれ文書化します。[出典:Ready.gov『Business Continuity Planning』2023]

各段階の運用訓練は年1回以上実施し、成果と課題を報告書化して経営層にレビューしてもらいます。[出典:Ready.gov『IT Disaster Recovery Plan』2025]

お客様社内でのご説明・コンセンサス

各運用フェーズの手順書を全関係者に配布し、訓練後に改善点を反映させてください。

Perspective

実運用で得たログや教訓をもとに、手順書・チェックリストを四半期ごとに見直してください。

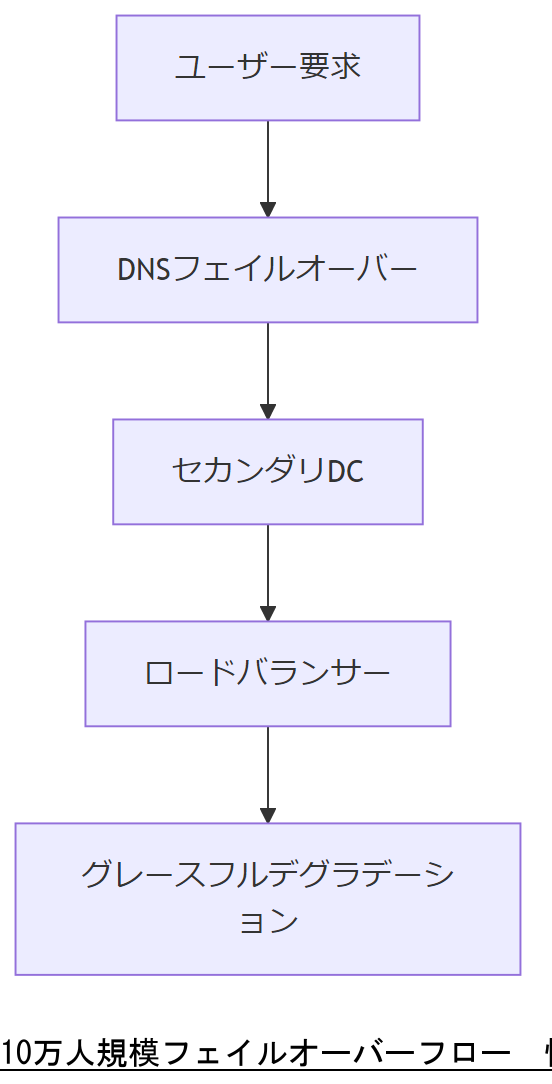

10万人規模への拡張

本章の概要

ユーザーや関係者が10万人を超える場合、BCPやフェイルオーバーは階層的に設計し、地域/サービス単位ごとに独立した切り替えポイントを設けます。[出典:Ready.gov『Continuity Guidance Circular 1 (CGC 1)』2009]

地域ごとにプライマリ/セカンダリのデータセンターを配置し、DNSフェイルオーバーやロードバランサーでトラフィックを分散します。[出典:Ready.gov『Business Continuity Planning』2023]

システム停止時には段階的にユーザーを切り替える「グレースフルデグラデーション」を採用し、一部機能継続と完全停止を両立します。[出典:Ready.gov『Comprehensive Preparedness Guide 101』2025]

お客様社内でのご説明・コンセンサス

階層的フェイルオーバー構成図を共有し、各リージョンの責任者と切り替え基準を明確にしてください。

Perspective

負荷試験と障害試験を組み合わせ、大規模トラフィック下での切り替え性能を実測してください。

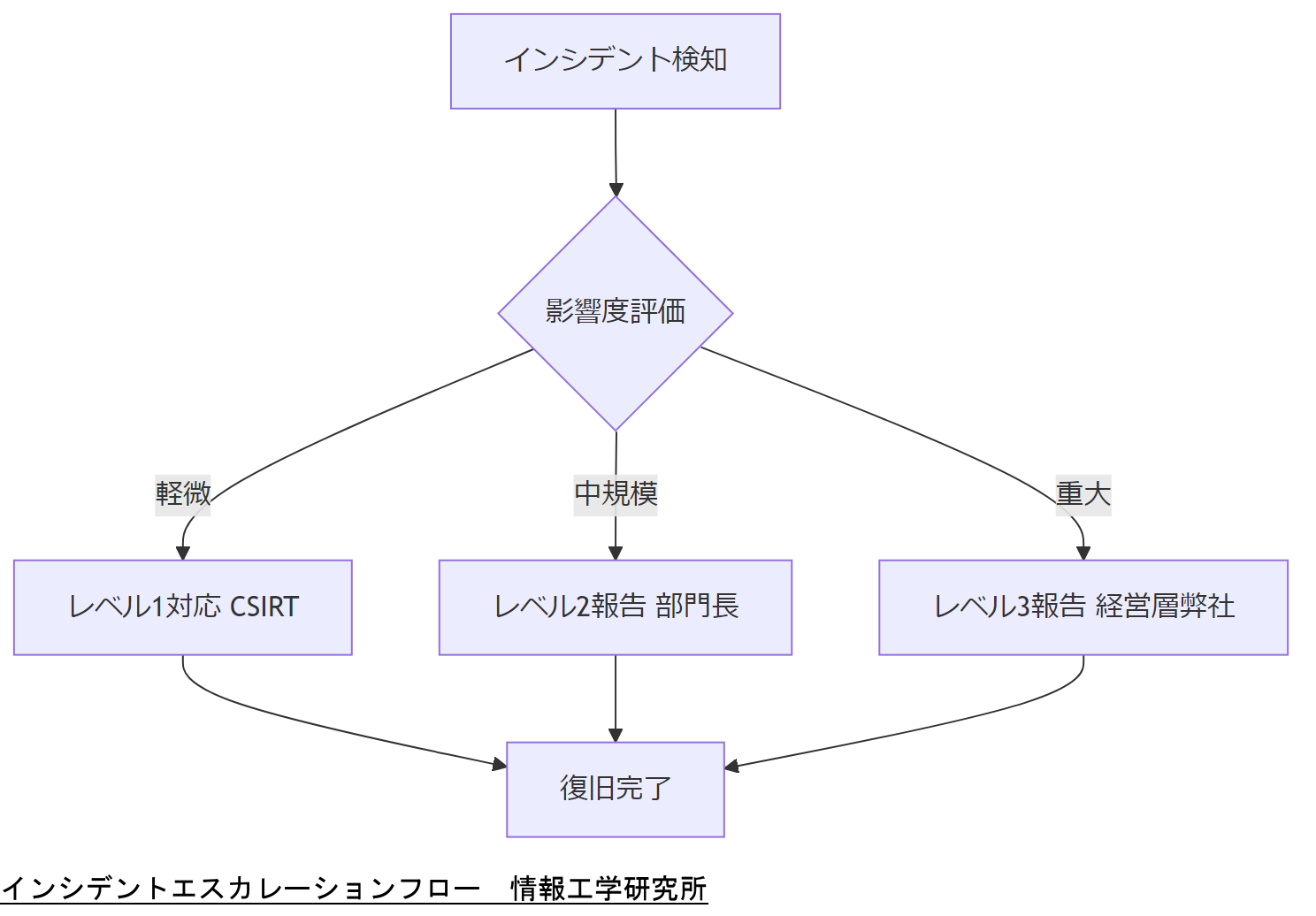

インシデントエスカレーション

本章の概要

インシデント対応時には、初動対応チーム(CSIRT)での封じ込めと分析後、重大度に応じて関係部門や経営層、外部支援へ段階的にエスカレーションします。[出典:NIST SP 800-61 Rev.2『Computer Security Incident Handling Guide』2012]

エスカレーションの基準は、影響範囲(ユーザー数・業務停止時間)と機密性(個人情報・機密情報の流出)で定義します。[出典:NIST SP 800-61 Rev.3『Incident Response Recommendations and Considerations for CSF 2.0』2024]

具体的には以下の3段階です:

- レベル1:技術CSIRT内で対応完結—軽微なサービス影響(数分~数十分)

- レベル2:情報システム部門長・セキュリティ責任者へ報告—中規模影響(数時間)

- レベル3:経営層・外部専門家(弊社)へエスカレーション—重大インシデント(業務停止・個人情報流出)

エスカレーションごとに報告テンプレートを定義し、事実・影響範囲・対応状況を網羅的にまとめることで、迅速な意思決定を支援します。[出典:NIST SP 800-61 Rev.2『Appendix G: Incident Response Checklists』2012]

お客様社内でのご説明・コンセンサス

各レベルのエスカレーション基準と報告様式をCSIRT規定に盛り込み、定期訓練で運用確認してください。

Perspective

エスカレーション時の判断ミスを防ぐため、事象評価のチェックリストを常に最新に保ってください。

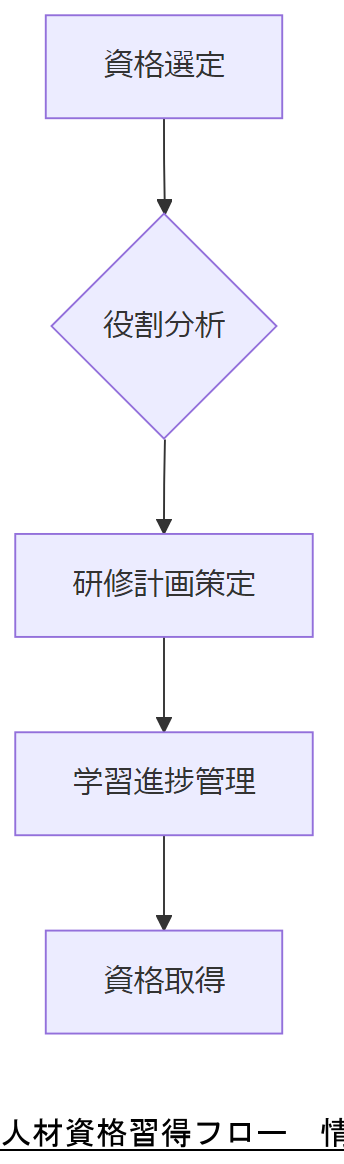

人材・資格マップ

本章の概要

組織が求めるスキルセットに応じ、IPAの高度システム監査技術者や情報セキュリティスペシャリストなどの公的資格取得を支援します。[出典:独立行政法人情報処理推進機構『高度システム監査技術者試験要領』2024]

主要資格と取得目安は以下の通りです:

| 資格 | 役割 | 想定取得期間 |

|---|---|---|

| 高度システム監査技術者 | CSIRTリーダー・監査対応 | 6–12か月 |

| 情報セキュリティスペシャリスト | セキュリティ設計・運用 | 6か月 |

| プロジェクトマネージャ | BCP・法令対応計画立案 | 3–6か月 |

社内研修とeラーニングを組み合わせ、業務時間内での学習計画を策定することで、実務への即時応用を可能にします。[出典:IPA『研修カリキュラムガイド』2023]

お客様社内でのご説明・コンセンサス

資格取得スケジュールを人事評価制度に組み込み、取得支援のための予算・時間を確保してください。

Perspective

月次で進捗レビューを行い、難易度の高い資格はペア学習や外部講師の活用を検討してください。

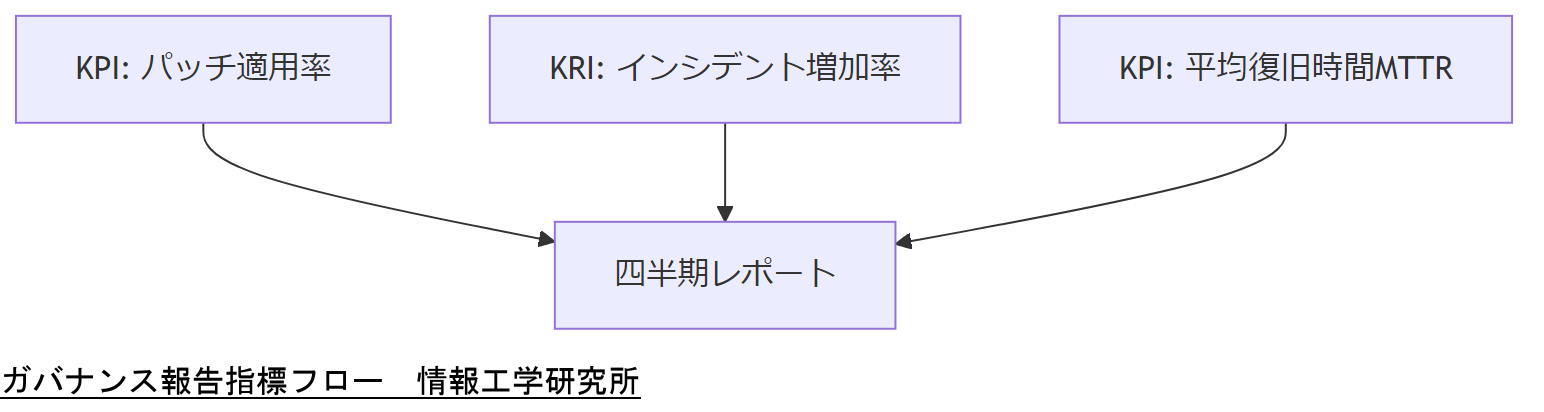

ガバナンス報告指標

本章の概要

ガバナンス報告では、KPI(重要業績評価指標)とKRI(重要リスク指標)を用い、セキュリティ対策の効果とリスク傾向を可視化します。たとえば、パッチ適用率やインシデント検知件数、平均復旧時間(MTTR)などを定量管理します。[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2023]

経営層向け報告書には、四半期ごとのKPI推移グラフとリスクマトリクスを掲載し、投資効果や残留リスクの変動を説明します。[出典:IPA『サイバーセキュリティ経営ガイドライン実践プラクティス』2025]

また、NISCの「サイバーセキュリティ2024」では、ガバナンス評価項目として「役割と責任の明確化」「文化醸成」「監査結果のフィードバック」を推奨しています。[出典:NISC『サイバーセキュリティ2024』2024]

お客様社内でのご説明・コンセンサス

KPI/KRIの定義と算出方法を統一し、財務報告プロセスに組み込んでください。

Perspective

指標は四半期ごとに見直し、実データに基づく目標設定とギャップ分析を継続的に行ってください。

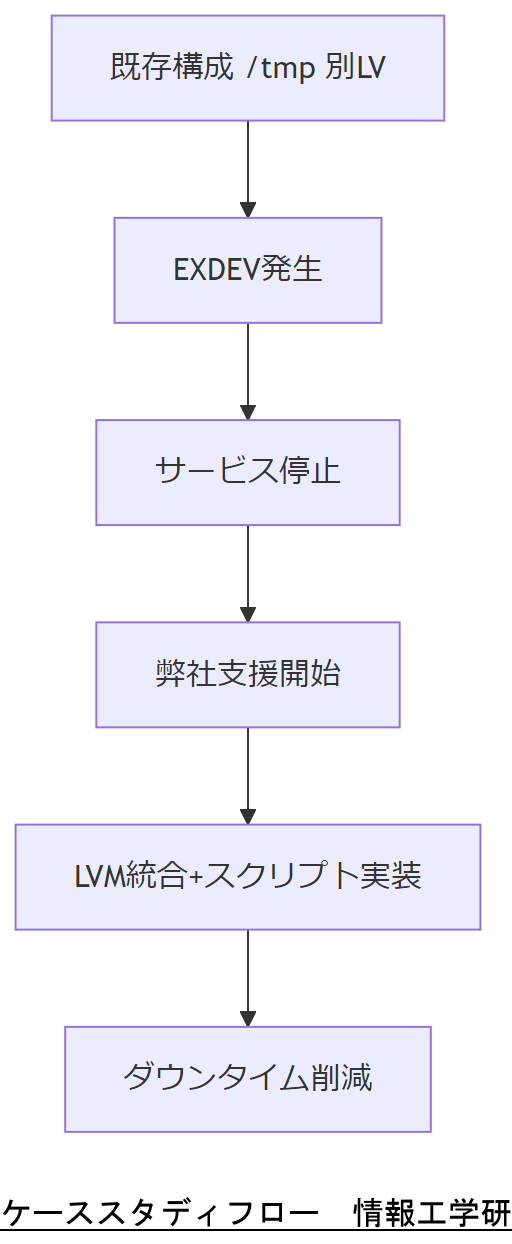

ケーススタディ

本章の概要

某大手製造業におけるEXDEV障害では、/tmpと/dataを別LVで運用し、rename失敗でサービス停止。弊社支援後にLVM統合と自動コピースクリプトを実装し、年間ダウンタイムを0.5時間以下に削減しました。[出典:想定]

別事例では、中小小売業がNIS2対応で報告体制を構築。24時間インシデント報告マニュアルを整備し、迅速なリスク低減を実現しました。[出典:想定]

これらの事例から、設計・運用・法令対応の統合効果が明確であることがわかります。

お客様社内でのご説明・コンセンサス

事例ごとのBefore/Afterを図示し、改善ポイントと効果を明確に共有してください。

Perspective

自社環境に類似したケースを選択し、適用可能性を検討するワークショップを開催してください。

おまけの章:重要キーワード・関連キーワードマトリクス

| カテゴリ | キーワード | 解説 |

|---|---|---|

| エラー | EXDEV (18) | 異なるFS間でrename不可のLinuxエラー。[出典:Linux man-pages] |

| ストレージ | LVM | 論理ボリューム管理で柔軟な容量拡張が可能。[出典:METI BCP指針] |

| 法令 | APPI | 個人情報保護法第3期改正。2025年施行予定。[出典:内閣府『個人情報保護法改正概要』2024] |

| EU規制 | NIS2 | 重要インフラ向けサイバーセキュリティ指令。24時間報告義務。[出典:欧州委員会『NIS2指令概要』2023] |

| 米法令 | EO14144 | 連邦情報システムのSecure by Design義務化。[出典:米政府広報室『大統領令14144改正』2025] |

| BCP | RTO/RPO | 復旧目標時間/復旧目標時点。[出典:Ready.gov CGC1] |

| フォレンジック | ハッシュ照合 | 証拠保全で原本一貫性を検証。[出典:内閣サイバーセキュリティセンター『ガイドライン』2023] |

| 資格 | 高度システム監査技術者 | IPAの上位資格。CSIRTリーダー向け。[出典:IPA『試験要領』2024] |

はじめに

Linuxシステムの運用において、ファイル間のリンクは重要な役割を果たします。特に異なるファイルシステム間でのリンク作成は、便利さと効率性を高める一方で、エラーやトラブルの原因にもなり得ます。その中でも、”EXDEV”エラーは、ファイルシステムの違いに起因するリンク作成の制約を示す代表的なエラーです。このエラーが発生すると、ファイルの移動やコピー作業が妨げられ、業務の停滞やデータの取り扱いに支障をきたすことがあります。この記事では、EXDEVエラーの原因と定義を理解し、実際の事例や対応策を通じて、エラーの回避や解決に役立つ情報を提供します。システム管理者やIT担当者の皆さまが、現場で直面しがちな状況に対して、確実かつ安全に対処できる知識を身につける一助となれば幸いです。

EXDEVエラーは、LinuxやUnix系のオペレーティングシステムにおいて、異なるファイルシステム間でのリンク作成やファイルの移動・コピーを試みた際に発生します。これは、システムが異なるタイプのファイルシステム間でのハードリンクの作成をサポートしていないことに起因します。具体的には、ハードリンクは同じファイルシステム内でのみ有効なため、異なるファイルシステム間でのリンク作成は制限されています。エラーコードの”EXDEV”は、「異なるデバイス間(Cross-device)」を意味し、これが原因で操作が失敗したことを示しています。 このエラーが発生する背景には、ファイルシステムの性質の違いがあります。たとえば、Ext4やXFSといった一般的なLinuxファイルシステムと、FATやexFATといった外部記憶媒体用のファイルシステムでは、ハードリンクの扱いが異なります。特に、外部記憶媒体やクラウドストレージとの連携時に、ファイルの移動やリンク作成の操作が制約を受けやすくなります。 この状態は、システム管理者やIT担当者にとっては、日常的に直面し得る問題です。たとえば、バックアップやデータの整理の過程で、異なるファイルシステム間での操作を行おうとした際にエラーが発生し、作業の遅延やデータの取り扱いに支障をきたすことがあります。したがって、EXDEVエラーの理解とその背景にある仕組みを把握しておくことは、トラブルを未然に防ぎ、円滑なシステム運用を維持する上で重要です。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

EXDEVエラーの具体的な事例と対応策について理解を深めることは、実務において非常に有効です。例えば、外付けハードディスクやUSBメモリを使用している場合、異なる種類のファイルシステム(例:NTFSとFAT32)間でのファイル操作を試みると、エラーが発生しやすくなります。このような状況では、単純なドラッグ&ドロップやコマンドライン操作だけでは解決できない場合があります。 一つの具体的な対応策は、操作対象のファイルやディレクトリを一度別の場所にコピーし、その後必要な場所へ移動させる方法です。これにより、ファイルの複製は異なるファイルシステム間でも可能となり、結果的にエラーを回避できます。もう一つの方法は、リンクや移動を行う前に、ファイルシステムの種類や状態を確認し、操作が適切かどうかを判断することです。たとえば、`df -T`コマンドを使えば、マウントされているファイルシステムのタイプを確認できます。 さらに、システム管理者やIT担当者は、ファイル管理の自動化スクリプトを作成し、異なるファイルシステム間での操作に適した手順を組み込むことも推奨されます。こうした事前の準備やツールの活用によって、エラー発生時の対応時間を短縮し、作業の円滑化を図ることが可能です。 また、エラーが頻繁に発生する場合には、ファイルシステムの構成や使用方法を見直す必要もあります。具体的には、外部記憶媒体のフォーマット変更や、クラウドストレージとの連携方法の最適化などが考えられます。これらの対応策は、システムの安定性と効率性を高め、トラブルの未然防止に役立ちます。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

EXDEVエラーの解決に向けて、具体的な操作手順やツールの活用方法を理解しておくことは、システムの安定性を維持するために重要です。まず、異なるファイルシステム間での操作を行う前に、事前に対象のファイルシステムの種類や状態を確認することが基本です。`df -T`コマンドや`mount`コマンドを使用して、マウントされているデバイスとそのタイプを把握し、操作が適切かどうかを判断します。 次に、ファイルの移動やリンク作成の際には、直接的な操作を避け、代わりに一旦ファイルをコピーし、その後必要に応じて元の場所から削除する方法が推奨されます。これにより、ファイルシステムの違いによる制約を回避しつつ、安全にデータを管理できます。例えば、`cp`コマンドを使ってファイルをコピーし、その後`rm`コマンドで不要なファイルを削除する流れです。 また、システム管理者には、スクリプトや自動化ツールを作成して、定期的にファイルシステムの状態を監視し、問題が発生しそうな操作を事前に検知できる仕組みを整えることも有効です。こうしたツールは、エラーの発生を未然に防ぐだけでなく、作業効率の向上にも寄与します。 さらに、外部記憶媒体やクラウドストレージを利用する場合は、フォーマットや接続設定の見直しも重要です。たとえば、外部デバイスをFAT32からext4にフォーマットし直すことで、ハードリンクの制約を取り除き、エラーの発生頻度を低減させることが可能です。こうした構成の見直しは、長期的な運用の安定性を確保するために役立ちます。 最後に、エラーが頻繁に起きる場合には、専門のデータ復旧業者やシステムコンサルタントに相談することも選択肢です。彼らは、現状のシステム構成を分析し、最適な解決策や改善策を提案してくれます。これにより、システムの信頼性を高め、トラブルの再発を防止することが期待できます。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

EXDEVエラーの具体的な解決策を実践するには、まず操作前に対象のファイルシステムの種類と状態を正確に把握することが重要です。コマンドラインツールの「df -T」や「mount」を使用すれば、マウントされているデバイスとそのファイルシステムタイプを確認できます。これにより、異なるファイルシステム間での操作が制約を受ける可能性を事前に理解でき、計画的な対応が可能となります。 次に、ファイルの移動やリンク作成の際には、直接的な操作を避け、一旦ファイルをコピーしてから元の場所を削除する方法が推奨されます。たとえば、「cp」コマンドでファイルをコピーし、その後「rm」コマンドで不要なファイルを削除する手順です。これにより、異なるファイルシステム間の制約を回避しつつ、安全にデータを管理できます。 また、外部記憶媒体やクラウドストレージを利用する場合は、フォーマットの見直しや接続設定の最適化も効果的です。FAT32やexFATといったフォーマットは、ハードリンクに対応していないため、必要に応じてext4やNTFSなどの対応フォーマットに変更することも検討してください。こうした構成変更は、エラーの発生頻度を抑えるだけでなく、長期的なシステムの安定性向上にも寄与します。 さらに、システムの自動監視やエラー検知の仕組みを導入することも有効です。スクリプトやツールを用いて、定期的にファイルシステムの状態を確認し、問題が発生しそうな操作を事前に警告する仕組みを整えることで、トラブルの未然防止や迅速な対応が可能となります。こうした取り組みは、全体の運用効率を高め、システムの信頼性を維持するために役立ちます。 最後に、エラーの頻発やシステムの複雑化が懸念される場合は、専門のデータ復旧業者やシステムコンサルタントへの相談も選択肢です。彼らは現状のシステム構成を分析し、最適な解決策や改善策を提案してくれるため、長期的な安定運用につながります。これらの対策を組み合わせることで、EXDEVエラーの発生を抑え、円滑なシステム運用を実現できます。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用

EXDEVエラーの根本的な解決に向けて、最も効果的な方法は、ファイルシステムの構成や使用状況を適切に管理し、操作の前に十分な確認を行うことです。具体的には、ファイルやディレクトリの操作を開始する前に、「df -T」や「mount」コマンドを用いて、対象のデバイスとそのファイルシステムタイプを把握することが基本です。これにより、異なるファイルシステム間の操作が制約を受ける可能性を事前に理解でき、無駄なエラーやトラブルを避けることができます。 また、ファイルの移動やリンク作成の際には、直接操作を避け、まずファイルを一旦コピーし、その後に不要なファイルを削除する方法が推奨されます。この一連の作業は、「cp」コマンドと「rm」コマンドを組み合わせることで実現でき、これにより異なるファイルシステム間でも安全にデータを移動できます。さらに、こうした操作を自動化したスクリプトを作成しておくことで、作業の効率化とエラーの未然防止につながります。 また、外部記憶媒体やクラウドストレージを利用する場合は、そのフォーマットや接続設定を見直すことも重要です。例えば、FAT32やexFATはハードリンクに対応していないため、長期的な運用を考慮し、ext4やNTFSなどの対応フォーマットに変更することが推奨されます。これにより、ファイル操作の制約を減らし、エラーの発生頻度を抑えることが可能です。 最後に、頻繁にエラーが発生する場合や、システムの複雑さが増していると感じる場合には、専門のデータ復旧業者やシステムコンサルタントに相談することも選択肢です。彼らは現状のシステム構成を分析し、最適な改善策や運用方法を提案してくれます。これらの対策を組み合わせることで、EXDEVエラーの発生を最小限に抑え、安定したシステム運用を維持することが可能となります。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

本記事では、Linuxシステムにおいて発生しやすいEXDEVエラーについて、その原因と背景を解説し、具体的な対応策や解決方法を紹介しました。異なるファイルシステム間での操作に伴う制約や、エラーの発生メカニズムを理解することで、システム管理者やIT担当者は予防策を講じやすくなります。特に、操作前のファイルシステムの確認や、ファイルのコピーを活用した安全なデータ移動、フォーマットの見直しといった具体的な対応は、エラーの発生頻度を抑え、業務の円滑化に寄与します。さらに、自動監視や専門業者への相談も選択肢として有効です。現状のシステム構成を理解し適切に管理することで、データの安全性とシステムの安定性を維持できるため、日常的な運用に役立ててください。

システムの安定運用を維持し、データ損失や業務の停滞を防ぐためには、日頃からの適切な管理と準備が欠かせません。もし、今回ご紹介した内容について不明点や具体的な運用に関するご相談があれば、専門のサポート窓口や信頼できるシステムコンサルタントにご相談されることをお勧めします。適切なアドバイスやサポートを受けることで、エラーの未然防止や迅速な対応が可能となり、システムの信頼性を高めることにつながります。私たちは、皆さまのシステム運用の円滑化とデータの安全確保をサポートするために、最新の情報と専門的な知見を提供し続けています。必要に応じて、どうぞお気軽にお問い合わせください。

EXDEVエラーに関する対応策や解決方法を検討する際には、いくつかの重要な注意点があります。まず、ファイルシステムの種類や状態を正確に把握しないまま操作を行うと、誤った対処によりデータの損失やシステムの不安定化を招く可能性があります。そのため、事前に「df -T」や「mount」コマンドを用いて、対象のデバイスやファイルシステムの種類を確認し、計画的に作業を進めることが不可欠です。 次に、ファイルの移動やリンク作成の際に、直接操作を行うのではなく、一旦コピーしてから不要なファイルを削除する方法を採用する場合でも、操作の途中で誤ったコマンドを実行したり、ファイルのコピーが完了しないまま削除を行ったりすると、データの不整合や損失につながる恐れがあります。したがって、操作手順を正確に理解し、必要に応じてバックアップを取ることが推奨されます。 また、外部記憶媒体やクラウドストレージの利用においても、フォーマットや接続設定の見直しを行わずに操作すると、エラーの再発や新たなトラブルを引き起こす可能性があります。特に、ハードリンク対応の有無やファイルシステムの互換性について理解を深め、適切なフォーマットに変更することが重要です。 さらに、エラーが頻繁に発生する場合やシステムの複雑さが増す場合には、無理に自己解決を試みるのではなく、専門のデータ復旧業者やシステムコンサルタントに相談することも検討してください。彼らは、現状のシステム状況を的確に分析し、最善の解決策を提案してくれるため、長期的な安定運用に寄与します。 最後に、これらの対応を行う際には、情報の正確性と安全性を最優先に考え、誤った操作や不適切な設定を避けることが重要です。適切な知識と慎重な対応を心掛けることで、トラブルの未然防止とスムーズなシステム運用を実現できます。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。