もくじ

- 第1章:「また保守契約の更新か…」—夜間呼び出しの痛みを数字にする

- 第2章:障害対応は“運用負債の利息”として必ず回収される

- 第3章:2026年に増える運用リスク:脆弱性スピード、供給網、クラウド請求

- 第4章:保守契約で揉める本当の理由は「作業」ではなく「期待値」のズレ

- 第5章:SLA/SLO/エラーバジェットを契約条項に落とし込む考え方

- 第6章:監視・ログ・Runbookの「所有権」を曖昧にしない(誰が何を持つか)

- 第7章:パッチ適用と変更管理:いつ、誰が、どう戻すかを先に決める

- 第8章:セキュリティ運用の境界線:権限・秘密情報・インシデント対応の分担

- 第9章:料金設計の落とし穴:月額とスポット、オンコール、成果物の定義

- 第10章:帰結:保守契約は「安心」ではなく「夜間を減らす設計図」にする

【注意】本記事は、2026年に向けたサーバー保守・サーバメンテナンス契約を検討する際の一般的な考え方を整理した情報提供です。実際の最適解は、現行システム構成(OS/ミドルウェア/クラウド/オンプレ)、可用性要件、セキュリティ要件、運用体制、予算、移行計画、監査要件などで大きく変わります。重要システムや機密データが関わる場合は、一般論だけで判断せず、株式会社情報工学研究所のような専門事業者に個別案件として相談してください。

「また更新か…」が始まり:夜間対応の“つらさ”を契約の言葉に変える

保守契約の更新時期になると、現場の頭にまず浮かぶのは「何をやるか」よりも、「また説明が増えるのか」「結局、夜に呼ばれるのはこっちだよな」という感情だったりします。

「新しい仕組みはいいけど、運用が増えるのは勘弁してほしい」

「“それ、誰がメンテするの?”って聞いた瞬間、空気が重くなるやつ」

こういうモヤモヤは自然です。むしろ健全な疑いです。なぜなら、保守契約は“安心を買う書類”ではなく、日々の作業・責任・判断の境界を決める仕様書に近いからです。

契約で起きがちなズレは「作業範囲」ではなく「期待値」

よくあるすれ違いは、「監視は入っているはず」「障害対応はやってくれるはず」「パッチも当然」など、“はず”の集合です。これが積み上がると、障害発生時に一気に噴き出します。

現場の感覚では、障害時は「被害最小化(ダメージコントロール)」が最優先です。しかし契約の文言が曖昧だと、いざという時に判断が遅れます。遅れは、そのままMTTR(復旧までの時間)に反映され、最終的にビジネス側の損失にも跳ね返ります。

2026年の保守契約は「運用の現実」を前提に書く

2026年に向けて、保守契約の価値はさらに“運用の現実”へ寄っていきます。理由は単純で、システムは複雑化し、変更は頻繁になり、セキュリティ要求は上がり続けるからです。つまり、平時のメンテナンスが上手くいっていないと、有事に必ずツケが回ってきます。

この章の結論はシンプルです。現場が困るポイント(夜間対応、判断の重さ、責任のあいまいさ)を、そのまま契約の言葉に翻訳すること。これが、次章以降の伏線になります。

次章では、その“ツケ”をもう少し構造化して、「運用負債」という見方で整理します。

障害対応は「運用負債の利息」:支払う回数を減らす設計にする

障害が起きたとき、現場はまず復旧に集中します。ところが、その後に来るのが「なぜ起きた?」「再発防止は?」「報告書は?」「監査的に大丈夫?」という“追加コスト”です。これが積もると、復旧より説明のほうが重くなります。

ここで役に立つのが、「障害対応=運用負債の利息」という捉え方です。元本(負債)は、たとえば次のようなものです。

- 監視が足りない/閾値が現実に合っていない

- ログが散らばっている/保持期間や検索性が弱い

- Runbook(手順書)が更新されていない

- 変更管理が属人化している(誰がいつ何を変えたか追えない)

- パッチ適用が後回しで、例外が増え続ける

利息(障害対応・深夜対応)は、元本を放置した分だけ増えます。逆に言えば、契約は「利息を払い続ける契約」ではなく、「元本を減らす仕組みを回す契約」に寄せるべきです。

契約の中で“利息”を減らすために、指標を最低限そろえる

契約書に数式や難しい理屈を書け、という話ではありません。ただ、現場が合意しやすい共通言語(指標)を持たないと、議論が過熱しやすい。そこで、よく使われる運用指標を「契約に落とし込むと何が嬉しいか」という形で整理します。

| 指標/概念 | 現場での意味 | 契約に効くポイント |

|---|---|---|

| MTTD | 検知の速さ(気づけるか) | 監視範囲・通知経路・当番体制の明確化 |

| MTTR | 復旧の速さ(戻せるか) | 一次切り分け、エスカレーション、復旧手段(ロールバック等)の定義 |

| 変更管理 | “何を変えたか”追えるか | 保守側/顧客側の責任分界、承認フロー、緊急変更の扱い |

| Runbook | 属人性の低減 | 更新頻度、保管場所、レビューの責任者を契約に含めやすい |

「数字にすると責められるのでは?」と身構える人もいます。でも本来は逆です。数字は、責めるためではなく、現実を共有して“場を整える”ための道具です。現場を守る盾にもなります。

心の会話:結局、運用って“積み木”なんだよな…

「障害対応のたびに、また積み木が崩れて、夜に拾い集めてる感じ」

この感覚は、かなり本質に近いです。だからこそ契約は、崩れた後の対応(利息)だけでなく、崩れにくくする土台(元本の削減)に踏み込む必要があります。

次章では、2026年に向けて“崩れやすさ”を増やす代表的なリスクを整理し、どこまでを契約に含めるべきかの前提を作ります。

2026年に増える運用リスク:脆弱性スピード、供給網、クラウド請求の三重苦

2026年に向けて、保守契約の難易度が上がる理由は「担当者が忙しいから」ではありません。外部環境が変わり、システムが変わり、攻撃・障害・コストの発生パターンが変わっているからです。ここを押さえずに契約を作ると、現場が後から苦しくなります。

1) 脆弱性対応の“スピード”が契約の前提になる

脆弱性は、見つかった瞬間から“放置リスク”になります。しかも現実は、OSだけでなく、ミドルウェア、ライブラリ、コンテナイメージ、CI/CD、エージェント類まで対象が広い。

ここで契約が曖昧だと、こんな状態になります。

- 「どの範囲まで脆弱性を追うのか」が決まっていない(OSだけ?ミドルウェアも?)

- 適用判断が遅れる(影響調査に時間がかかる/承認が降りない)

- 緊急パッチの“例外運用”が増えて、変更管理が破綻する

保守契約で重要なのは、完璧な対応ではなく、現実的な“リセット手順(更新の回し方)”を決めることです。追う範囲、優先順位、適用の窓、ロールバック、例外の記録。このセットがないと、現場は毎回ゼロから判断することになります。

2) 供給網(サプライチェーン)要因:依存コンポーネントが増えすぎた

現代のシステムは、社内だけで完結しません。クラウド、SaaS、外部API、認証基盤、監視SaaS、CDN、DNS、WAF…。どれか一つが揺れるだけで、見かけ上は“自社障害”に見えることがあります。

このときに揉めるのが、「どこまでが保守契約の責任範囲か」です。外部サービス障害はコントロールできませんが、切り分け・迂回・影響評価・顧客説明は発生します。契約でここを想定していないと、対応のたびに社内調整が過熱します。

3) クラウド請求:コストが“運用イベント”になる

クラウドは便利ですが、請求は静的ではありません。構成変更、トラフィック増、ログ量増、バックアップ増、リージョン間転送など、運用判断がコストに直結します。つまり、コストも保守の一部になり得ます。

ここでのポイントは、「請求を減らす」ではなく「請求の異常を早く検知し、被害最小化する」ことです。たとえば、急増検知、上限アラート、月次レビュー、改善提案の頻度などを契約の“成果物”として定義できると、議論が現実的になります。

この章のまとめ:2026年の契約は“想定外を減らす設計”が主戦場

脆弱性、供給網、クラウド請求。どれも「起きるか起きないか」ではなく、「いつか起きる」前提で、契約に“対応の型”を入れる必要があります。次章では、ここまでの伏線を回収しながら、契約で揉めやすい根本原因――「作業」より「期待値」がズレる理由を、もう一段具体的に分解します。

保守契約で揉める本当の理由:「作業」ではなく「期待値」と「前提」がズレる

保守契約のトラブルは、「やる/やらない」の線引きが曖昧なときに起きます。ただし、揉めるポイントは“作業範囲”そのものより、「相手が当然と思っている前提」と「こちらが当然と思っている前提」が噛み合っていないことが多いです。

たとえば、現場は「障害対応=切り分けから復旧まで」と思っていても、発注側は「障害対応=原因究明と恒久対策まで含む」と期待していることがあります。どちらが正しいというより、契約の言葉に落とさないと、いざという時に議論が過熱します。

ズレが生まれやすい“典型ポイント”を先に棚卸しする

契約前に、よくズレるポイントを並べておくと、後で「聞いてない」を減らせます。代表例は次のとおりです。

- 監視:監視ツールの提供だけか、閾値設計・改善提案まで含むか

- 障害対応:一次切り分けまでか、復旧作業・ロールバックまで含むか

- 原因調査:ログ解析までか、再現検証・恒久対策の実装まで含むか

- 変更作業:定例メンテのみか、緊急変更や夜間作業も対象か

- セキュリティ:脆弱性情報のウォッチだけか、適用計画と実施まで含むか

- 成果物:月次レポート、構成図、Runbook、棚卸し表などの有無と頻度

ここで重要なのは、項目を増やすことではなく「曖昧語を減らす」ことです。「適宜」「必要に応じて」「迅速に」だけで逃げると、緊急時に判断が遅れ、結果として被害最小化(ダメージコントロール)が難しくなります。

責任分界の“型”を作る:誰が決め、誰が実行し、誰が承認するか

実運用では、作業は3種類に分解できます。

- 判断(決める):影響評価、優先順位、実施可否

- 実行(やる):設定変更、再起動、切り戻し、スクリプト適用

- 承認(責任を持つ):業務影響を許容する意思決定

この三つが別人・別部署に跨ると、障害時の初動が遅れます。契約には、少なくとも“連絡経路”と“意思決定者”を明記し、迷子を作らないことが重要です。

| 場面 | 決める(判断) | やる(実行) | 責任(承認) |

|---|---|---|---|

| 緊急ロールバック | 保守側(技術判断) | 保守側(手順実行) | 顧客側(業務影響の承認) |

| パッチ適用の窓変更 | 顧客側(運用都合) | 保守側(適用作業) | 顧客側(承認) |

| 監視閾値の改定 | 保守側(提案) | 保守側(設定) | 顧客側(運用合意) |

もちろん、組織によって最適は変わります。ただ、ここを“書面にしていないこと”が問題になりやすい。一般論の限界が出るポイントでもあります。

心の会話:契約書が“お守り”になって、現場が置き去りになってない?

「契約は締結できた。でも、実際に夜に電話を取るのはこっち。判断の人が捕まらないと詰む」

だからこそ、契約は法務だけで閉じず、運用が回る“仕様”として作る必要があります。次章では、その仕様化の中核になるSLA/SLO/エラーバジェットを、契約条項として無理なく扱う方法を整理します。

SLA/SLO/エラーバジェットを契約に落とす:数字で責めるのではなく、合意を作る

SLAやSLOという言葉は、現場にとっては両刃です。「数字で縛られて苦しくなるのでは?」という警戒が出るのも自然です。ただ、うまく使えば逆で、現場を守ります。ポイントは、SLAを“罰ゲーム”にせず、SLOを“現実的な運用目標”として置くことです。

用語を最小限で整理する(契約で使うならなおさら)

契約に入れる場合は、難しい定義を盛り過ぎず、関係者が読みやすい形に寄せます。

| 用語 | 要点 | 契約での使いどころ |

|---|---|---|

| SLA | 対外的な最低保証(合意) | 対象範囲と除外条件、計測方法、免責の整理 |

| SLO | 運用上の目標値(現実) | 月次の改善、監視・運用設計の方向性 |

| エラーバジェット | “失敗の許容量”を先に決める | 変更のスピードと安全のバランス(凍結基準など) |

これを入れる目的は、「障害が起きたら誰が悪いか」ではなく、「障害が起きても混乱しないように、事前合意を作る」ことです。

SLAを入れるなら“除外条件”と“計測条件”が命

実務で最も揉めるのは、稼働率の計測のしかたです。たとえば、以下が曖昧だと、同じ障害でも評価が割れます。

- 対象:アプリ?API?DB?それともエンドツーエンド?

- 計測:監視地点はどこ?外形監視?内部監視?

- 除外:メンテ窓、外部サービス障害、DDoS、顧客起因の変更など

- 分解能:ダウン判定の最小単位(1分/5分/15分)

ここを曖昧にすると、障害後に「それはSLA対象外だ」「いや対象だ」で議論が過熱します。契約の段階で“計測の仕様”を決めておくことが、現場の説明コストを下げます。

エラーバジェットは「変更のブレーキ」を自動化する考え方

現場が一番困るのは、障害が続いているのに変更が止まらない状態です。逆に、何でも凍結してしまうと改善が進まず、じわじわ負債が増えます。そこで、エラーバジェットの発想が役に立ちます。

例として、月間の許容停止時間(または許容エラー率)を決め、一定割合を超えたら次の運用に切り替える、という合意です。

- 通常時:定例変更を継続、改善を回す

- 悪化時:新規変更は抑え込み、安定化と原因調査を優先

- 回復後:再発防止の実装と検証を優先し、通常運用へ戻す

これは“言い訳”ではなく、現場が無理をしないための運用ルールです。契約に軽くでも触れておくと、組織としての合意が作りやすくなります。

心の会話:数字があると、むしろ救われる時がある

「今月はもうエラーバジェット使い切ってる。だから機能追加より安定化に振るのが筋」

こう言えると、現場が孤立しません。次章では、SLA/SLOを回すために不可欠な“観測と手順”――監視・ログ・Runbookの所有権を曖昧にしない方法を扱います。

監視・ログ・Runbookの「所有権」:誰が作り、誰が更新し、誰が夜に使うのか

保守契約で現場が苦しくなる典型は、「ツールはあるのに、運用が回らない」パターンです。監視ツール、ログ基盤、チケット、Wiki…。全部ある。でも、夜間に開くと情報が足りない。手順が古い。結局、詳しい人に電話する。

この状況を変える鍵が“所有権”です。所有権は、権利の話ではなく責務の話です。「作る」「直す」「捨てる」を誰が担うかを決めないと、腐っていきます。

監視は「導入」より「設計」と「運用改善」が本体

監視の価値は、アラートを出すことではなく、「行動に繋がるアラート」だけを残すことです。ノイズだらけのアラートは、最終的に無視されます。そこで契約としては、次の観点が重要になります。

- 監視対象の一覧(サービス、重要ジョブ、外部依存、証明書期限など)

- 閾値の根拠(過去実績、SLO、業務影響)

- 通知経路(当番、エスカレーション、時間帯)

- アラートの改善サイクル(棚卸し頻度、削除基準)

特に「削除基準」は重要です。運用が成熟すると、不要なアラートを減らす方向に進みます。これを契約上の“改善作業”として扱えると、現場の疲弊を抑え込みやすくなります。

ログは“採取”だけでは足りない:保持・検索・関連付けがセット

ログは障害対応の一次資料です。ただ、採取しているだけでは価値が出ません。少なくとも以下が合意されていないと、現場は詰みます。

| 観点 | 決めること | 現場で効く理由 |

|---|---|---|

| 保持期間 | 何日/何ヶ月残すか | 調査開始が遅れた時に追えない事故を防ぐ |

| 検索性 | どこで検索するか、権限は誰にあるか | 夜間に“見られない”が起きると復旧が遅れる |

| 相関 | リクエストID等で追えるか | 分散システムで原因が追えない問題を減らす |

| 個人情報/機密 | マスキング、保存場所、アクセス監査 | 調査のためのログが別の事故原因にならないようにする |

ログの扱いは、セキュリティ・コンプライアンスとも直結します。一般論で語れる範囲は限られ、個別案件の要件(業界、監査、契約)に依存します。ここは後半で「専門家に相談すべき」流れに繋がる重要な伏線です。

Runbookは“夜間に開いて役に立つ”ことが唯一の正義

Runbook(手順書)は、体裁より現実が大事です。最低限、次が揃っていると復旧が速くなります。

- 症状別の一次切り分け(何を見ればいいか)

- 安全な作業手順(確認コマンド、変更箇所、戻し方)

- エスカレーション条件(誰に、何を添えて連絡するか)

- 判断が必要な箇所の明示(承認者、連絡先、代替手段)

そして、Runbookは更新が本体です。「更新頻度」「レビュー責任者」「変更時の同期」を決めていないと、必ず古くなります。契約では、成果物として“月次のRunbook棚卸し”のように軽くでも入れておくと、腐敗を防ぎやすいです。

心の会話:夜に開くWikiが古いと、絶望する

「これ、去年の構成じゃん…今の実装と違う…」

この絶望を減らすことが、保守契約の価値です。次章では、監視・ログ・Runbookを“更新し続ける”ために不可欠な、パッチ適用と変更管理の設計を扱います。

パッチ適用と変更管理:いつ、誰が、どう戻すかを先に決める(例外を増やさない)

パッチ適用や設定変更は、やらないと危険、でもやると壊れる可能性がある。現場はこの板挟みを常に抱えています。だからこそ、契約で“段取り”を決めておく価値があります。段取りとは、作業手順だけでなく、合意形成の順番と、失敗したときの戻し方(ロールバック)まで含みます。

「例外運用」が増えると、必ず破綻する

よくあるのが、「このサーバーだけは特殊だから後回し」「このミドルだけは互換が怖いから触らない」といった例外が積もる状態です。例外は最初は合理的に見えますが、増えると次が起きます。

- 適用対象の把握ができなくなる(棚卸し不能)

- 担当者しか分からない(属人化)

- 緊急対応時に判断が遅れる(事前検証がない)

- 脆弱性対応ができず、残存リスクが増える

契約でできることは、「例外の許可」と「例外の管理」をセットにすることです。例外を禁止するのではなく、例外を“見える化”し、再評価する仕組みを入れます。

変更管理の最低ライン:変更の記録・承認・ロールバック

変更管理を巨大にする必要はありません。最低ラインは次の3点です。

- 記録:何を、いつ、誰が、なぜ変えたか(チケットや変更ログ)

- 承認:業務影響を許容する意思決定者が誰か

- ロールバック:戻す手段があるか、戻す条件は何か

これがないと、障害時に「直前に何を変えた?」が追えず、復旧が遅れます。結果として、ダメージコントロールが難しくなります。

メンテ窓の設計:頻度・時間帯・緊急枠を“契約で確保”する

保守の現実として、メンテ窓がない(または形骸化している)と、パッチ適用は先延ばしになります。そこで、契約上の合意として、次のような枠組みが有効です。

- 定例メンテ:月1回/隔週など、基本の適用サイクル

- 緊急枠:重大脆弱性や障害対応に使う臨時枠(条件付き)

- 凍結期間:繁忙期など、変更を抑え込みたい期間(例外ルール付き)

この設計は、単なるスケジュールの話ではなく、組織が“安全に変える”ための仕組みです。

心の会話:結局、戻せるなら攻められる。戻せないなら何もできない

「ロールバックがない変更って、怖くて触れない。だから全部先延ばしになる」

ここまでで、契約を“運用の設計図”として作るための土台(指標、観測、変更)が揃ってきました。次の章では、セキュリティ運用の境界線――権限・秘密情報・インシデント対応の分担を扱います。

セキュリティ運用の境界線:権限・秘密情報・インシデント対応を「契約で」分担する

保守契約で“最後に揉めやすいのに、最初は後回しにされがち”なのがセキュリティです。理由は簡単で、セキュリティは「平時は見えにくく、有事に一気に重くなる」からです。

「セキュリティも見てくれるんですよね?」

この一言の中には、脆弱性、パッチ、設定監査、権限管理、ログ保全、インシデント対応、再発防止、対外説明…と、別物が混ざっています。だからこそ、契約では“境界線”を先に引きます。ここが曖昧だと、有事に議論が過熱し、初動の抑え込み(被害最小化)が遅れます。

まずは「権限」と「秘密情報」を分けて考える

保守の現実では、作業のために高い権限が必要になることがあります。一方で、権限が広いほど、事故(誤操作・漏えい・不正利用)のリスクも増えます。したがって、契約と運用設計では、次の原則を採りやすいです。

- 最小権限:必要な範囲だけ権限を付与し、恒久的な全権限は避ける

- 分離:日常運用の権限と緊急対応の権限を分ける(緊急時のみ昇格)

- 証跡:誰がいつ何をしたかを追える(監査ログ、作業ログ、チケット)

- 秘密情報の扱い:保管場所、アクセス権、ローテーション(更新)を定義する

このうち「秘密情報(パスワード、APIキー、証明書秘密鍵など)」は特に重要です。保守側が預かるのか、顧客側の秘密管理(例:Vault等)を使うのか、緊急時の取り出し手順はどうするのか。一般論では決めきれません。組織の監査要件や業界要件で最適が変わるため、ここは個別案件として専門家に相談すべき代表領域です。

インシデント対応を「何をするか」で分解して責任分界する

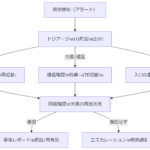

「インシデント対応」といっても、フェーズが違えば作業も責任も変わります。契約で整理しやすい形に分解すると、次のようになります。

| フェーズ | 具体作業 | 契約で決めたい点 |

|---|---|---|

| 初動(鎮火/抑え込み) | 影響範囲把握、遮断、アクセス制御、暫定復旧 | 連絡経路、意思決定者、緊急権限の扱い |

| 調査(事実確認) | ログ保全、タイムライン整理、侵入経路仮説 | 証跡の保存方法、保全範囲、保管期間 |

| 復旧(再発防止の入口) | 脆弱点修正、設定是正、アカウント整理 | 恒久対策の範囲、追加作業の扱い(スポット等) |

| 説明(社内/対外) | 報告書、監査対応、顧客説明の支援 | 成果物の形式、レビュー責任、守秘範囲 |

ここでの要点は、「初動は速さ」「調査は正確さ」「説明は整合性」です。初動で迷いが出ないように、契約で“緊急時の動き方”を固めておくと、結果として被害最小化がしやすくなります。

心の会話:有事に“誰の判断待ち”で止まるのが一番つらい

「遮断していいのか、待っていいのか、判断が付かない。判断者も捕まらない」

この状態を避けるために、セキュリティ運用の境界線(権限・秘密情報・初動)を契約で定義します。次章では、その定義を“お金の形”に落としたときに起きやすい落とし穴――料金設計を扱います。

料金設計の落とし穴:月額・スポット・オンコール・成果物を「同じ物差し」で扱わない

保守契約の料金は、単に安い高いの話ではありません。料金設計が曖昧だと、現場は「頼みにくい」「呼びにくい」になり、結果として問題の先送りが増えます。先送りは運用負債を増やし、最後に大きな火消し(鎮火対応)が必要になります。

まず、保守を「定常」と「非定常」で分ける

分ける理由は、作業の性質が違うからです。定常は繰り返し運用で、非定常は突発の障害や緊急対応です。ここを混ぜると、契約は必ず歪みます。

| 区分 | 例 | 契約での扱い方(例) |

|---|---|---|

| 定常(計画運用) | 月次点検、監視棚卸し、定例パッチ、レポート | 月額に含めやすい(成果物・頻度を明記) |

| 非定常(突発) | 障害対応、緊急パッチ、インシデント初動 | 別枠(オンコール/スポット/時間課金等)にしやすい |

「全部月額に含めてほしい」は分かりやすい要求ですが、現実には“突発の上振れ”をどう扱うかが難所です。ここを曖昧にすると、どちらかが苦しくなります。

オンコールの定義が曖昧だと、期待値が爆発する

オンコール(待機・夜間対応)は、現場負荷そのものです。したがって契約では、次を最低限は定義しておくのが安全です。

- 受付時間:24/365か、平日夜間含むか、休日含むか

- 初動:一次応答までの目標時間(例:30分以内など)

- 対応範囲:切り分けまでか、復旧作業までか

- エスカレーション:顧客側の当番・承認者は誰か

- 除外条件:外部要因、顧客側変更、サポート外構成など

ここで重要なのは、強い言葉で縛ることではなく、“迷いを減らす”ことです。迷いが減るほど、初動の被害最小化が速くなります。

「成果物」を契約に入れると、保守が“改善”に寄る

月額保守を「作業時間」だけで語ると、改善が後回しになりやすいです。逆に、成果物を定義すると、保守が運用設計に寄ります。たとえば次のような成果物です。

- 構成図・依存関係図の更新(四半期ごと等)

- 監視項目一覧と閾値レビュー(月次/四半期)

- Runbook棚卸し(更新履歴と差分)

- 脆弱性対応の月次サマリ(対象範囲と例外一覧)

- インシデント後のタイムライン整理テンプレ(必要時)

成果物は、現場の説明コストを下げ、引き継ぎにも効きます。人が変わっても運用が回りやすい。これは2026年の保守で特に価値が上がる点です。

心の会話:頼みたいけど、頼むと“追加請求”が怖い

「これ、聞いていいのかな…相談した瞬間にスポット扱いになりそう」

この心理が出ると、相談が遅れます。遅れは、障害の温度を上げます。だから料金設計は、“現場が相談しやすい形”にしておくのが実務的です。次章(最終章)では、ここまでの伏線を回収し、保守契約を「安心」ではなく「夜間を減らす設計図」にする帰結へまとめます。

帰結:保守契約は「安心」ではなく「夜間を減らす設計図」にする

ここまで見てきた通り、2026年のサーバー保守・メンテナンス契約で効くのは、精神論ではなく設計です。夜間対応が減るのは、気合いではなく「迷いが減り」「観測でき」「戻せて」「責任分界がある」状態を、契約と運用で作れたときです。

“夜間が減る契約”の中核は、5つの合意に集約できる

- 期待値:何を含み、何を含まないか(曖昧語を減らす)

- 指標:SLA/SLO/計測条件(責めるためではなく合意のため)

- 観測:監視・ログ・Runbookの所有権(腐らせない責任)

- 変更:パッチ適用・変更管理・ロールバック(例外を増やさない)

- 境界:権限・秘密情報・インシデント初動(有事に止まらない)

これらが揃うと、障害時の行動が“即時に選べる”ようになります。復旧の速度が上がり、説明の材料も揃い、結果として現場の疲弊が抑え込みやすくなります。

小さな一歩:契約の前に「棚卸し」と「前提共有」をやる

いきなり完璧な契約にしようとすると、時間も労力もかかります。現実的には、次の順番が取りやすいです。

- 現行構成の棚卸し:対象サーバー、依存サービス、重要ジョブ、監視の現状

- 痛みの棚卸し:夜間対応の回数、属人化ポイント、判断が詰まる箇所

- 最低限の合意:連絡経路、意思決定者、緊急権限、ロールバック

- 改善サイクル:月次/四半期の成果物(監視棚卸し、Runbook更新など)

この“小さな一歩”だけでも、運用の温度を下げ、議論を整えやすくなります。

一般論の限界:あなたの環境の“正解”は、構成と制約で決まる

ただし、ここが最重要です。本記事は一般的な考え方の整理に過ぎません。最適な契約の形は、以下で大きく変わります。

- オンプレ/クラウド、ハイブリッド、外部依存(SaaS/ID基盤/ネットワーク)

- 可用性要件(止められない度合い)、データの機密性、監査要件

- 現場体制(当番、承認者、委託範囲)、引き継ぎ状況

- 既存の負債(例外運用、古いOS/ミドル、構成図の欠落)

ここを一般論で押し切ると、契約は作れても運用が回らない、という最悪の形になります。だからこそ、具体的な案件・契約・システム構成で悩んだときは、株式会社情報工学研究所のような専門事業者に相談し、実環境に即した責任分界と運用設計を固めることを強くおすすめします。

「うちの構成だと、どこまでが現実的に契約に入れられる?」

「オンコールの線引きと、脆弱性対応の範囲を揉めずに決めたい」

こういう相談から始めるのが、結果として最もコストを抑え、夜間の負担も減らします。

付録:運用自動化で触れやすい「現在のプログラム言語」別の注意点(保守契約にも影響する)

サーバー保守では、アプリ本体だけでなく、運用スクリプト、ジョブ、IaC、CI/CDの断片が現場の要所に残りがちです。言語ごとの落とし穴は、保守契約の「責任分界」「再現性」「セキュリティ」に直結します。ここでは一般的な注意点を短く整理します(個別環境で最適は変わるため、詳細は専門家に相談してください)。

Shell(bash/sh)

- 環境差:PATHやシェル方言で動作が変わる(GNU/BusyBoxなど)

- エラー処理:戻り値未確認で“成功したように見える”事故が起きやすい

- 秘密情報:引数やログにトークンが残りやすい(プロセス一覧・履歴)

Python

- 依存関係:pipの依存が時間とともに壊れやすい(固定/ロックが重要)

- 実行環境:venv/conda混在やバージョン差で再現性が落ちる

- 長期運用:証明書・API変更に追随できないとジョブが静かに止まる

JavaScript / TypeScript(Node.js)

- 依存爆発:npm依存が多く、更新で挙動が変わりやすい

- ランタイム更新:NodeのEOLや脆弱性対応が運用イベントになりやすい

- 秘密情報:.env運用やログ出力で漏えいしやすい(権限とマスキングが重要)

Go

- ビルド再現性:module管理で固めれば強いが、運用で曖昧だと差分が出る

- 観測:メトリクス/トレースの実装方針で運用コストが変わる

- 設定管理:フラグや環境変数の設計が雑だとトラブル時の切り替えが遅れる

Rust

- ビルド時間・依存:運用でビルドが必要な場合、環境整備が重くなりやすい

- ライブラリ更新:Cargo依存更新で互換性・挙動差が出ることがある

- 運用人材:属人化しやすいので、Runbookと監視の整備が特に重要

Java / Kotlin(JVM)

- ランタイム:JDK更新・TLS設定変更がサービス影響に直結しやすい

- メモリ/GC:設定や負荷でレイテンシが揺れやすく、監視設計が重要

- 依存:ライブラリ脆弱性(トランジティブ依存)を追う運用が必要

C / C++

- メモリ安全:不具合がクラッシュや情報漏えいに繋がりやすく、検証・監視が重要

- ビルド環境:コンパイラ/ライブラリ差で再現性が落ちる(ビルド手順の固定が必要)

- パッチ適用:アップデートの影響範囲が広く、ロールバック手順が重要

C#(.NET)

- ランタイム更新:.NETの更新やOS更新と影響が連動しやすい

- Windows依存:証明書ストア、サービス権限、イベントログ設計が運用の鍵

- 監視:Windows固有の観測(イベントログ/パフォーマンスカウンタ)が重要

PHP

- バージョン差:PHPのバージョン更新で互換が崩れることがある(事前検証が必須)

- 依存:Composer管理の有無で再現性が大きく変わる

- セキュリティ:フレームワーク更新と脆弱性対応の連動が強い

Ruby

- 依存:Gem更新で挙動が変わることがある(Bundlerで固定が重要)

- 実行環境:rbenv等で運用が属人化しやすい

- 運用:ジョブ基盤(Sidekiq等)の監視・再起動手順を固める必要がある

PowerShell

- 権限:管理者権限が絡みやすく、誤操作時の影響が大きい

- 実行ポリシー:環境ごとの差異で動かないことがある

- ログ:出力が監査ログとして有用だが、秘密情報が混ざらない設計が必要

SQL

- 重いクエリ:保守作業のつもりが本番負荷を上げる(実行計画と時間帯の設計が必須)

- 権限:閲覧/更新/DDLを分けないと事故が起きやすい

- 移行:スキーマ変更はアプリ側と同期が必要(変更管理とロールバックが重要)

付録の結論も一般論としてはシンプルです。運用に残るコードは、言語に関わらず「再現性(依存固定)」「権限(最小権限)」「証跡(ログ)」「戻し方(ロールバック)」が揃っているほど、夜間対応の回数を抑え込みやすくなります。

ただし、どの言語・どの運用断片が“契約で面倒になるか”は、あなたのシステム構成と制約で決まります。迷ったら、株式会社情報工学研究所のような専門事業者に、現行構成と運用実態を前提に相談し、契約・運用・セキュリティを一体で設計するのが最も確実です。