インシデント直後の初動と証拠保全を迅速化し、法令遵守を果たしつつ被害拡大を防止します。 経営層を説得するためのROI根拠と政府指針を整理し、社内コンセンサスを得られる資料を提供します。 証拠保全を担保したまま業務継続を可能にするBCP設計と運用モデルを実践的に解説します。

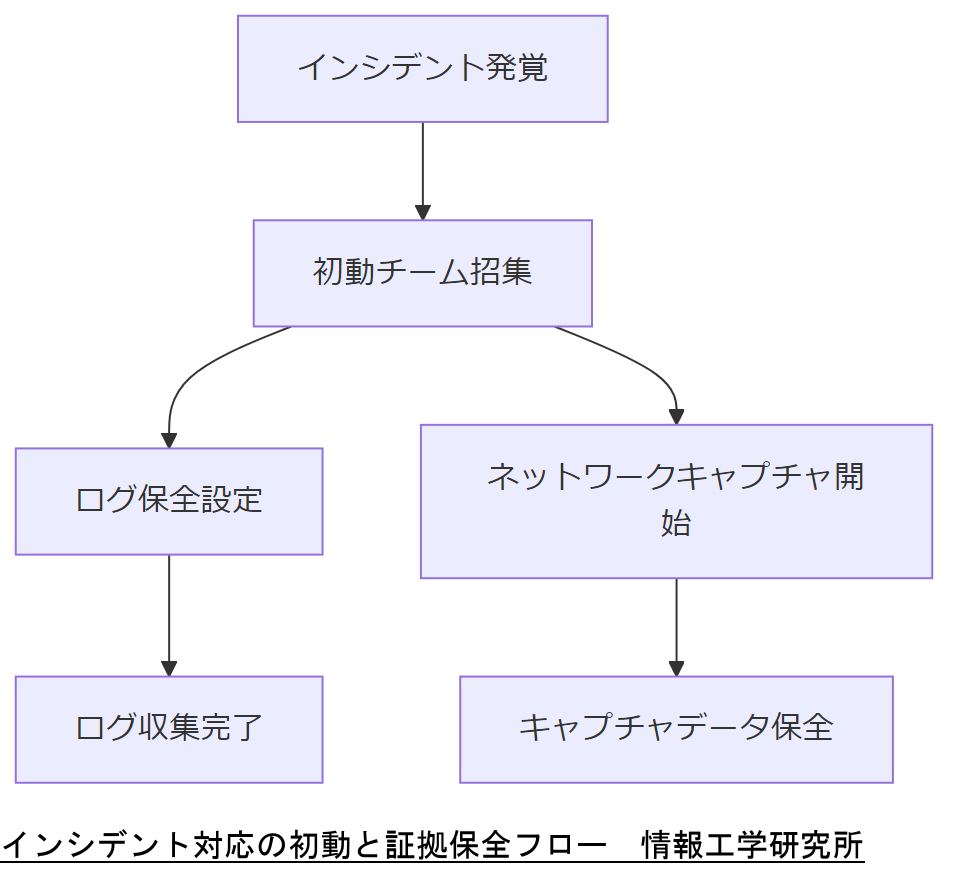

インシデント発生時の初動と証拠保全

サイバーインシデント発生時、最初の72時間が被害拡大防止と証拠保全の勝負です。初動が遅れると、システムログの上書きやネットワークキャプチャデータ消失など、法的証拠が失われるリスクが高まります。政府機関への報告義務を含む手順を速やかに踏むことで、信頼性を担保しつつ調査を進められます。

政府指針の概要

- サイバーセキュリティ基本法:インシデント対応を義務付け [出典:内閣官房『サイバーセキュリティ基本法』2014年]

- インシデント対応ガイドライン:初動体制構築と報告フロー [出典:内閣サイバーセキュリティセンター『インシデント対応ガイドライン』2021年]

初動メンバーの招集、ログの上書き防止設定、ネットワークトラフィックのキャプチャ開始などを同時並行で実行します。

| 項目 | 所要時間 | 担当 |

|---|---|---|

| インシデント発覚・通報 | 即時 | SOC |

| ログオフセットロック | 30分以内 | システム管理者 |

| ネットワークキャプチャ | 1時間以内 | ネットワーク担当 |

初動対応の重要性と72時間ルールを併記し、手順を説明する際は「ログ上書き防止」の具体的理由を強調してください。

初動手順の抜け漏れが法的調査の遅延につながる点に注意し、必ずロールプレイ演習を実施して体制を体得してください。

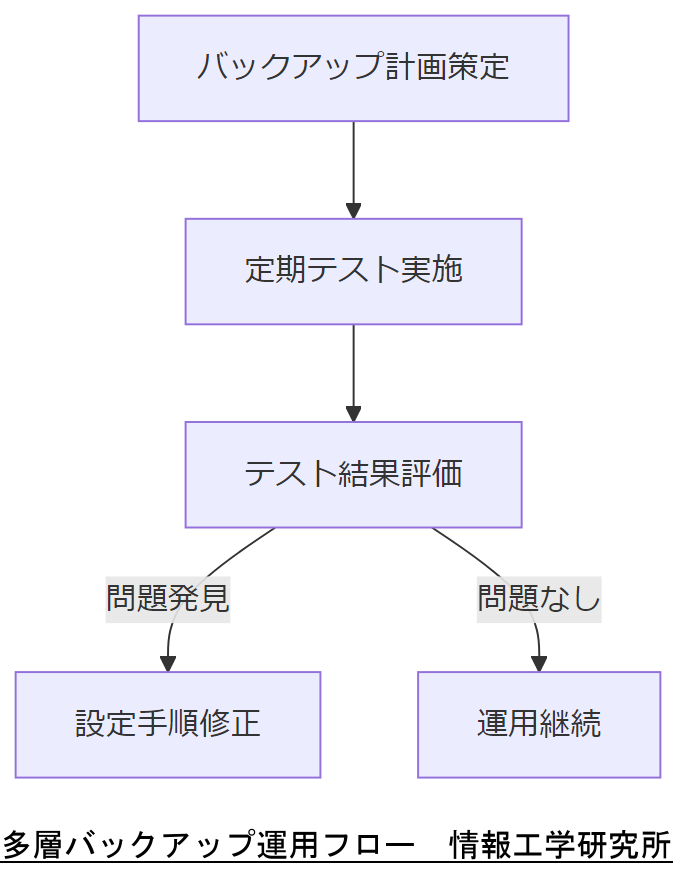

3重化ストレージ設計と段階的バックアップ

重要データのバックアップは、単なる複製ではなく、3重化・オフサイト保管・メディア分散を組み合わせることで、システム停止時のリスクを最小限に抑えられます。サイバーセキュリティ対策9か条でも「大切な情報は失う前にバックアップ(複製)しよう」と明記されており、日常的な複製が被害軽減に直結するとされています。

経済産業省『サイバーセキュリティ経営ガイドライン Ver 3.0』では、BCP(事業継続計画)の核として「バックアップ取得と代替手段の整備」を明確に規定し、システム停止時に業務を継続する設計を求めています。

さらに、METIの品質評価メトリクス(2011)には「データの三重化・機器の完全二重化」が品質要件として挙げられており、可用性の担保策として政府指針にも三重化の重要性が示されています。

3-2-1ルールの適用

- 3重化:ローカル・オフサイト・クラウドの三層で保管する。

- 2種類のメディア:ディスク・テープ/クラウドを分散して保存する。

- 1つはオフサイト:地理的に離れた拠点やクラウドで保護する。

米国NIST SP 800-34 (Contingency Planning Guide) は、オフサイトバックアップの定期テストと完全性検証の実施を推奨し、バックアップ計画と復旧手順の文書化を必須としています。

| 層 | 保存先 | 頻度 | 目的 |

|---|---|---|---|

| 第1層 | 同一サーバー内ディスク | リアルタイム同期 | 即時リカバリ |

| 第2層 | オフサイトテープ | 毎日 | 物理障害対策 |

| 第3層 | クラウドストレージ | 毎週 | 災害対策 |

ENISAの実装ガイダンスでも「バックアップは物理的に分離し、復旧時間と完全性を保証する設定を行う」ことが求められています。

EUのDORA規則(Regulation (EU) 2022/2554)は、金融機関に対してバックアップ・リストア手順を規定し、最小頻度とスコープの文書化を義務付けています。

EBAガイドラインでは、ICTシステムのバックアップ範囲と頻度は「ビジネス影響分析に基づき設定」し、「オリジナルサイトと物理的に分離した場所へ保管」することが推奨されています。

EIOPAのICTセキュリティガイドラインも同様に、バックアップデータは「主要サイトとは別拠点に安全に保管」し、定期的な復旧テストを義務付けています。

ケーススタディ:能登半島地震対応

中部経産局の事例集によると、複数拠点とのバックアップ連携と耐震固定が、震災時の迅速復旧に貢献したと報告されています。

3-2-1ルールの各層の目的を明確化し、「オフサイト保管」の重要性を強調してください。

バックアップテストの不実施は「存在するバックアップの信頼性喪失」を招く点に注意し、必ず計画的に実施してください。

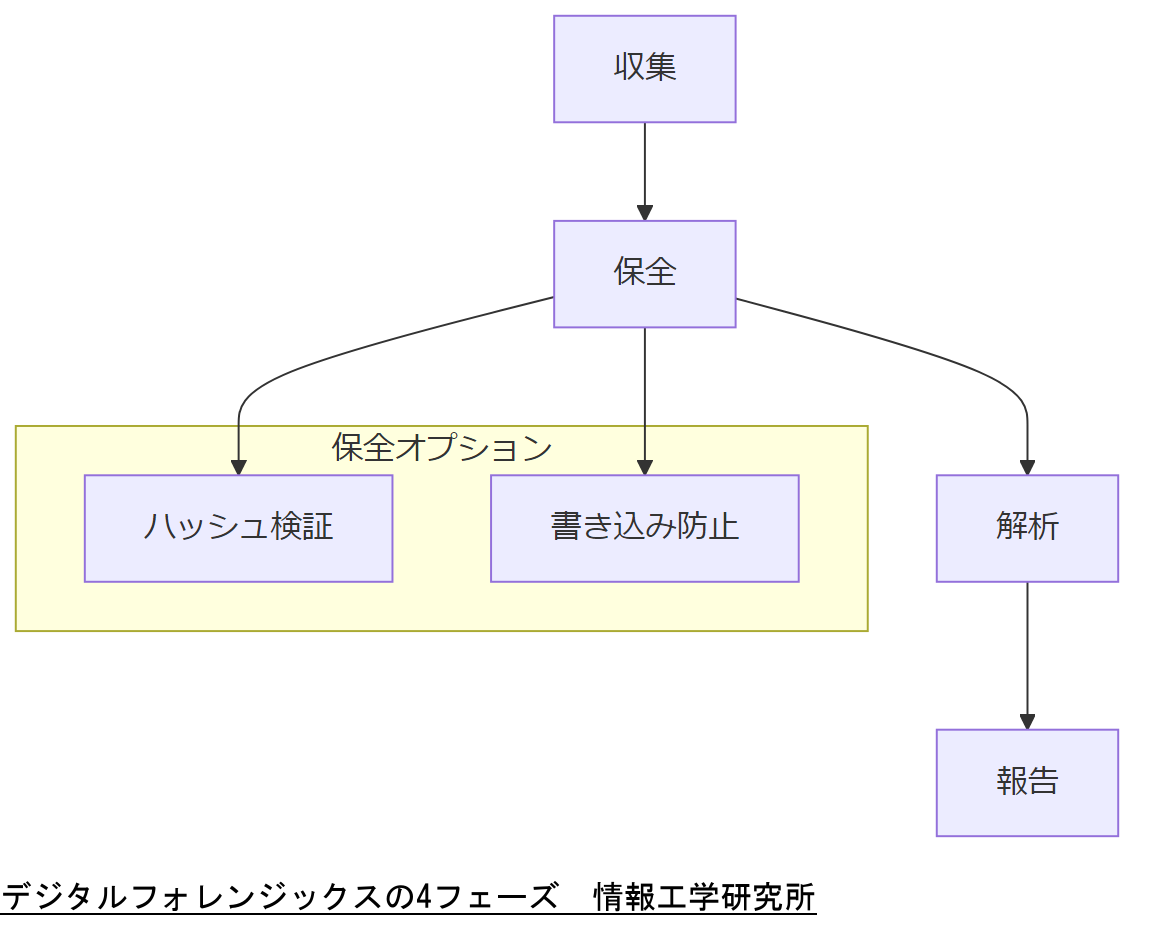

デジタルフォレンジックス概論

デジタルフォレンジックスとは、電子機器やネットワークから取得した電磁的記録を、客観的証拠として抽出・保全し、裁判可能な形で解析・文書化する技術です[出典:警察庁『デジタル・フォレンジック』].

警察庁では、「電子機器等から電磁的記録を抽出し、文字や画像に変換する」手続きを適正に行うことが重要とされています[出典:警察庁『デジタル・フォレンジック』].

NIST SP800-86では、デジタルフォレンジックスは「法科学的手法をITインシデント調査に統合するための実践ガイド」と定義され、収集→保全→解析→報告の4フェーズを明記しています[出典:NIST SP800-86 2006年].

主なプロセスと技法

- 収集:システムイメージコピーやメモリダンプを取得し、完全性を保持する[出典:NIST SP800-86].

- 保全:取得データのハッシュ値検証を行い、改変防止策を実施する[出典:警察庁『デジタル・フォレンジック』].

- 解析:タイムライン解析やファイル復元、ログの相関分析を通じ、攻撃経路や証拠を特定する[出典:内閣サイバーセキュリティセンター『政府機関等ガイドライン』2023年].

- 報告:報告書には証拠保全手順、検証結果、再現性を担保する手順書を添付する[出典:NIST SP800-86].

| 技法 | 用途 | メリット |

|---|---|---|

| ライブレスポンス | 稼働中システムからのメモリ解析 | リアルタイムで不正プロセスを発見可能 |

| イメージ取得 | ディスク全体のコピー | 証拠改変を防止しつつ完全取得 |

| タイムライン解析 | イベントの時系列把握 | 攻撃範囲や侵入経路の特定 |

「4フェーズ」の名称と順序を明示し、各工程の責任者を併せて共有してください。

証拠保全の失敗は後続工程に致命的影響を及ぼすため、ハッシュ値確認と書き込み防止設定を徹底してください。

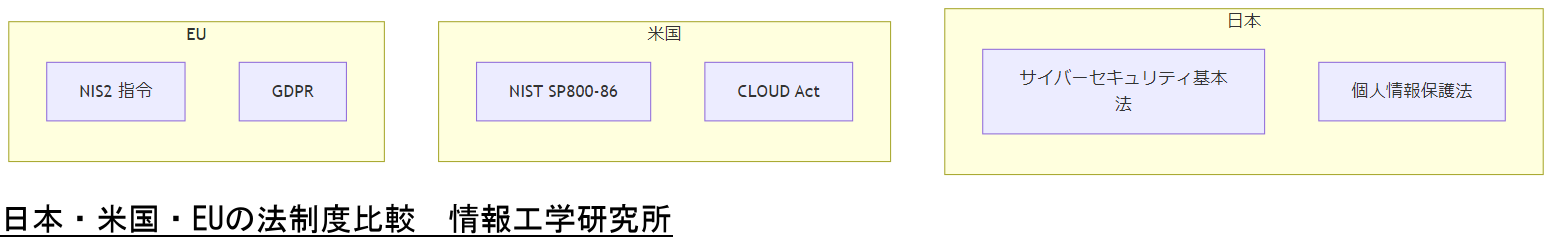

法的枠組みと国際比較

日本ではサイバーセキュリティ基本法が2014年に施行され、重要インフラ事業者に対しインシデント対応体制の整備と情報共有を義務付けています[出典:内閣官房『サイバーセキュリティ基本法』2014年]。 同法は政府機関と民間企業の連携を強化し、総合的なサイバー防御力向上を図る枠組みです。

また、2003年制定の個人情報保護法は、事業者に対し個人情報の取扱いの適正化を求め、漏えい時の報告義務と再発防止策の実施を規定しています[出典:法務省『個人情報保護法』2003年]。

米国ではNIST SP800-86(2006年発行)により、フォレンジック手法をインシデント対応に統合する詳細なガイドラインが提供されています[出典:NIST『Guide to Integrating Forensic Techniques into Incident Response (SP800-86)』2006年]。加えて、2018年制定のCLOUD Actが、クラウド事業者に対する捜査協力を法的に義務付けています[出典:米国司法省『CLOUD Act』2018年]。

EUではNIS2 指令(2022年採択)が重要インフラを対象にサイバーセキュリティ対策の最低要件を定め、インシデント報告義務の強化を行っています[出典:欧州委員会『指令(P)2022/2554 (NIS2)』2022年]。さらに、GDPR(2016年)により個人データ保護が法律で厳格化され、違反時の制裁金が大幅に引き上げられています[出典:欧州議会『GDPR (EU)2016/679』2016年]。

各国・地域の法的枠組みを比較すると、日本は体制整備と情報共有、米国は技術指針の詳細化とクラウド協力義務、EUは報告義務と制裁強化をそれぞれ主軸としていることが分かります。

法制度の比較表

| 地域 | 主な法令・指令 | 特徴 |

|---|---|---|

| 日本 | サイバーセキュリティ基本法 個人情報保護法 | 体系整備と情報共有義務 |

| 米国 | NIST SP800-86 CLOUD Act | 技術ガイドライン詳細化 クラウド捜査協力 |

| EU | NIS2 指令 GDPR | 報告義務強化 制裁金厳格化 |

各法令の目的と特徴を対比し、「EUの制裁金厳格化」が企業リスクに直結する点を強調してください。

国際的に異なる報告・制裁要件を正確に把握し、自社BCP・フォレンジック手順に反映することが鍵です。

社内ポリシーとガバナンス体制

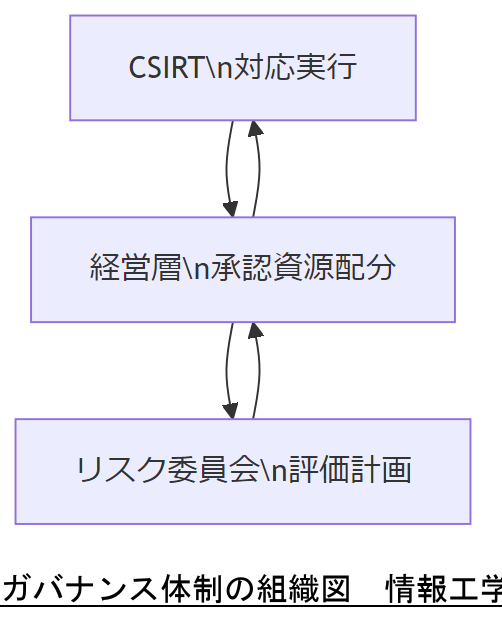

社内ポリシーとガバナンス体制は、フォレンジックやBCPを効果的に運用する上で中核を担います。CSIRT(Computer Security Incident Response Team)の立ち上げ・運営、リスクマネジメント委員会による定期的なリスク評価、情報セキュリティポリシーの策定・更新が必須です[出典:内閣サイバーセキュリティセンター『CSIRT運用ガイドライン』2020年]。これにより、インシデント発生時の手順明確化、人員連携ルール、エスカレーション基準があらかじめ整備され、迅速な対応と再発防止策が実行可能になります[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver3.0』2021年]。社内外への報告ルートや権限分掌を文書化することで、ガバナンス体制が強化されます[出典:総務省『情報セキュリティガイドライン』2019年]。

CSIRT構築の要点

- 設置範囲の明確化:影響範囲に応じたメンバー選定と権限設定[出典:内閣サイバーセキュリティセンター『CSIRT運用ガイドライン』2020年]

- 運用規程の策定:対応フロー、報告様式、連絡網をドキュメント化[出典:内閣サイバーセキュリティセンター『CSIRT運用ガイドライン』2020年]

- 外部機関連携:警察庁やインシデント対応支援機関との協力体制構築[出典:警察庁『デジタル・フォレンジック』]

リスクマネジメント委員会の役割

- リスク評価:ビジネス影響度分析(BIA)に基づくリスクランキング[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver3.0』2021年]

- 方針決定:予算配分、外部専門家登用、技術導入の意思決定

- 監査・見直し:定期的な体制レビューと改善計画の策定[出典:総務省『情報セキュリティガイドライン』2019年]

主要ガバナンス組織と役割

| 組織 | 主な役割 |

|---|---|

| CSIRT | インシデント対応/証拠保全 |

| リスクマネジメント委員会 | リスク評価/方針決定 |

| 経営層 | 承認・資源配分/最終判断 |

| 各部門 | 初期報告/協力要請 |

組織間の役割分担を明示し、CSIRTとリスク委員会の連携ポイントを具体的に共有してください。

組織体制の曖昧さは対応遅延につながるため、メンバー権限と報告経路を必ず文書化してください。

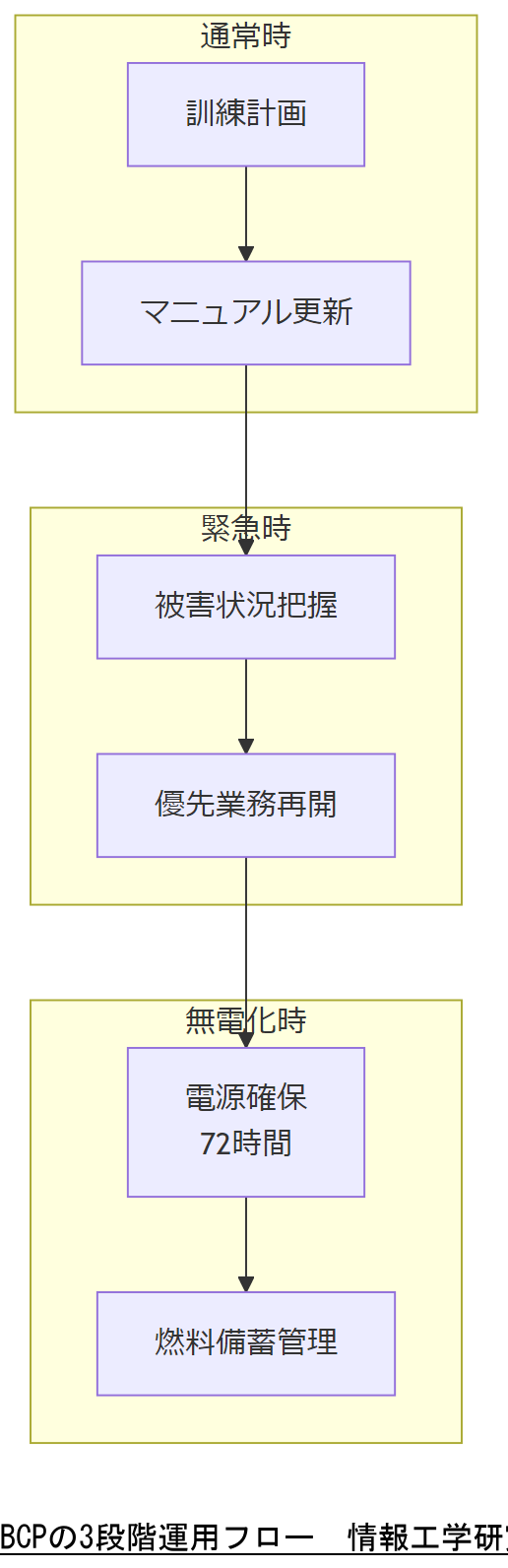

BCPの3段階運用―通常・緊急・無電化

事業継続計画(BCP)は、通常時、緊急時、無電化時の3つの運用段階を明確に区分し、各段階での具体的手順を定めることが重要です。経済産業省「事業継続計画(BCP)策定ガイドライン」では、平時からの継続的見直しと手順演習を通じた運用体制の維持を求めています。

通常時の運用

通常時は計画の維持・更新フェーズです。各部門へのBCPマニュアル配布、定期的な訓練と見直しを半年ごとに実施し、計画の有効性を検証します。中央省庁業務継続ガイドラインでは、「各部署が自組織用の詳細マニュアルを作成し、運用状態を点検すること」が推奨されています。

緊急時の運用

地震や洪水など緊急事態発生時には、被害状況の把握と初動体制への切り替えが求められます。北海道経産局の事例集では、自家発電機の運転確認や非常食準備のほか、緊急対応マニュアルに基づく優先業務の再開を最優先とすると報告されています。

無電化時の運用

大規模停電時には通信・照明・冷暖房などが停止します。エネテクの非常用電源ガイドラインでは、生命維持・通信維持のための72時間電源確保が必須とされ、重要機器の優先順位付けと燃料備蓄量の管理が重要です。

10万人以上ユーザーの場合の細分化

利用者規模が10万人を超える場合は、部門・拠点ごとに更に計画を分割し、平時・緊急・無電化各段階の責任範囲を明確化します。中央省庁ガイドラインでは、大規模組織では各課室別の手順書作成を義務付けています。

| 運用段階 | 主な対応 | 頻度・タイミング |

|---|---|---|

| 通常時 | マニュアル更新・訓練実施 | 半年ごと |

| 緊急時 | 初動対応・優先業務再開 | 発災直後72時間 |

| 無電化時 | 電源確保(72時間)・燃料管理 | 停電発生時 |

各段階での主要タスクと担当部署を一覧化し、平時訓練~無電化対応までの流れを一目で説明してください。

運用段階ごとのタスクを見落とすと対応遅延につながるため、チェックリスト化と定期レビューを忘れないようにしてください。

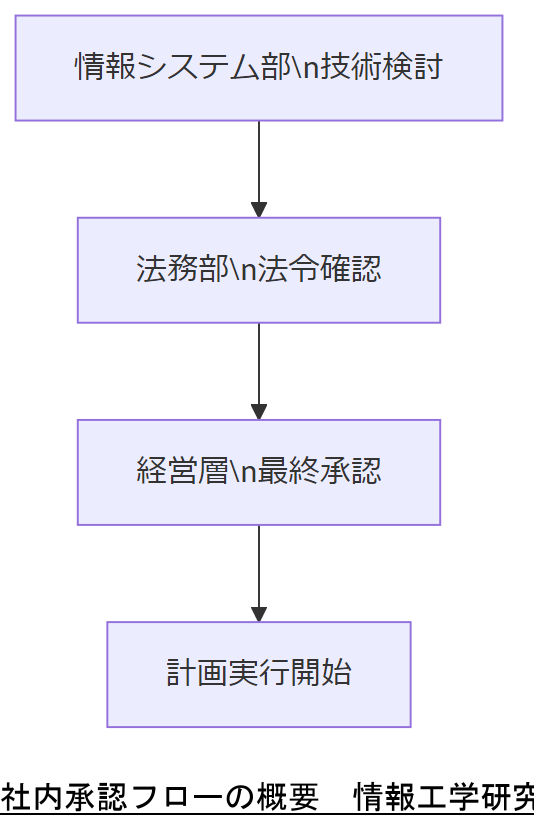

御社社内共有・コンセンサス

技術担当者が経営層や他部門へ本計画を共有・承認を得る際のポイントを整理します。専門用語をかみくだきながら、ROIや法令遵守の根拠を明確に示すことで、社内合意がスムーズに得られます。事前に承認フローを定義し、「誰が」「どのタイミングで」「何を決裁するか」を文書化しておくと、迅速な判断が可能になります。

共有時の必須項目

- 目的・背景:サイバーリスクと法令遵守の要件を示す[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver3.0』2021年]

- ROI試算:ダウンタイムコストや訴訟リスク低減効果を定量化

- 承認フロー図:関係者(技術部・法務部・経営層)の役割と承認段階を図示[出典:内閣サイバーセキュリティセンター『インシデント対応ガイドライン』2021年]

| 段階 | 担当 | 承認項目 |

|---|---|---|

| 技術検討 | 情報システム部 | 運用手順・コスト試算 |

| 法務確認 | 法務部 | 法令遵守・契約条項 |

| 経営決裁 | 経営層 | 予算配分・最終承認 |

承認フローの図解を用い、各ステークホルダーの関心事(法令、コスト、ROI)を併記して説明してください。

説明資料作成時は専門用語を平易化し、図表中心にまとめることで経営層の理解と合意を得やすくしてください。

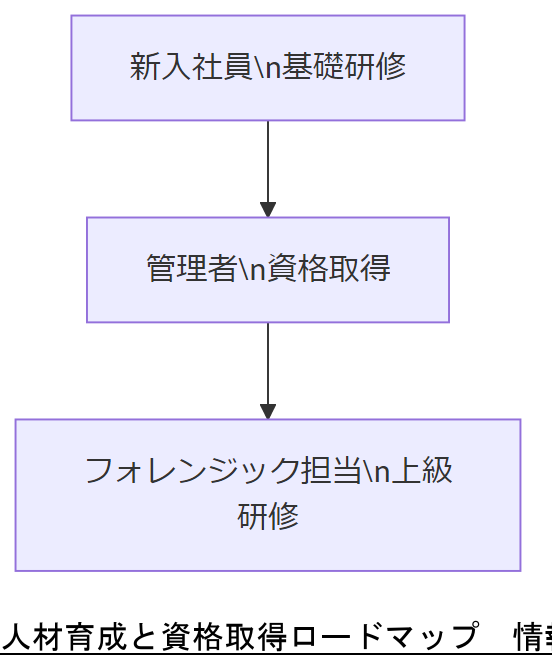

人材育成と資格

フォレンジックスおよびBCP運用を実務に落とし込むには、社内スタッフの専門知識とスキルが欠かせません。情報処理推進機構(IPA)が認定する「情報処理安全確保支援士」は、情報セキュリティ全般の知識と実践力を問う国家資格であり、フォレンジック調査の基本手法もカバーしています【出典:IPA『情報処理安全確保支援士制度』2024年】。また、公認フォレンジック調査士(CFI)など、法科学的手法の専門家資格を社内研修や外部講習で取得させることで、証拠保全と解析の高い品質を維持できます【出典:警察庁『デジタル・フォレンジックガイド』2023年】。

資格取得支援プログラム

- 社内研修:IPA認定テキストを用いた模擬試験と演習実施【出典:IPA『情報処理安全確保支援士学習ガイド』2024年】

- 外部講習:警察庁/NISC主催のフォレンジック研修への参加支援【出典:内閣サイバーセキュリティセンター『フォレンジック研修案内』2023年】

- 合格報奨制度:資格取得者への報奨金・役職昇格検討

定期的なスキルレビュー

- 年1回の技術演習:社内インシデントシミュレーションで全フェーズ実践

- 外部監査:第三者機関によるフォレンジックレポート品質監査【出典:総務省『情報セキュリティ監査ガイドライン』2019年】

| フェーズ | 対象者 | 研修・資格 |

|---|---|---|

| 基礎教育 | 新入社員 | 情報セキュリティ基礎研修 |

| 専門研修 | システム管理者 | 情報処理安全確保支援士 |

| 上級研修 | フォレンジック担当者 | 公認フォレンジック調査士(CFI) |

研修-資格取得の流れを示し、情報処理安全確保支援士資格の社内価値を強調してください。

資格取得だけでは運用定着しないため、定期的な実践演習とレビューを必ず組み込んでください。

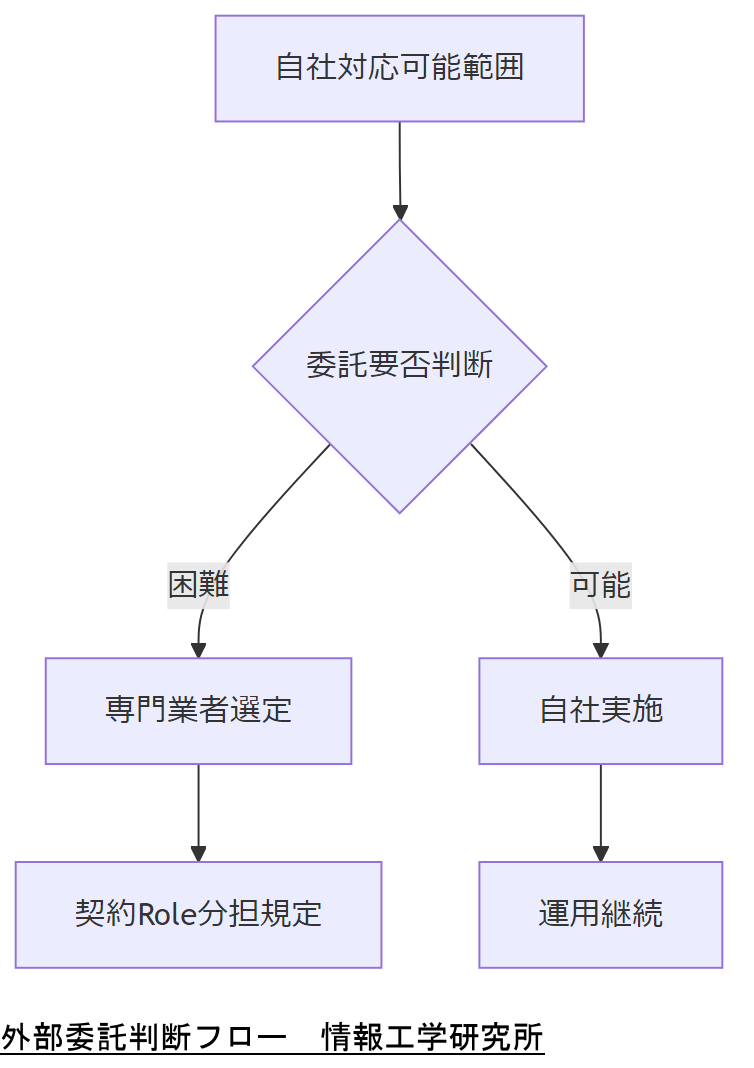

人材募集・外部委託指針

サイバーセキュリティ対策の一部を外部委託する際は、「自社での対応が困難な分野を明確化し、適切な専門業者へ委託すること」を検討する必要があります。また、外部委託を活用しても、自社要員を割り当ててリスク把握と対策推進を継続することが求められます。政府機関は、CISO補佐やアドバイザの招聘は可能と示しつつ、経営層の判断領域については自社で担うべきとしています。

外部委託の考え方

- 自社要員で対応困難なタスクを洗い出し、専門性が高い業務を優先的に委託する。

- 委託範囲と自社範囲を明確に区分し、役割分担と情報共有ルールを契約書に定義する。

- 委託先の実績・信頼性を確認し、再委託禁止条項や守秘義務を厳格に設定する。

経済産業省の手引きでは、外部委託を活用しても自社に必要人員を残し、プラス・セキュリティとしてデジタル活用部門にもセキュリティ意識を浸透させる取り組みが重要とされています。

外部委託範囲と留意点

| 対象領域 | 自社 | 外部委託 |

|---|---|---|

| フォレンジック調査 | 初動体制構築 | 詳細解析・専門機器操作 |

| 脆弱性診断 | 脆弱性評価 | ペネトレーションテスト |

| ログ管理 | ログ収集・保管 | 長期保存・専門分析 |

外部委託の判断基準と自社残置要員の役割を明示し、委託後も自社統制を維持する必要性を説明してください。

委託先依存に陥らないよう、自社要員の監督体制と技術キャッチアップ計画を併せて策定してください。

運用・点検・監査

情報セキュリティ監査は、組織が採用する対策の適切性を保証型(アシュアランス)あるいは助言型(アドバイザリー)で評価し、マネジメント体制の整備状況や運用の実効性を検証します。経済産業省「情報セキュリティ監査基準 実施基準ガイドライン Ver1.0」では、監査の前提条件や手順を示し、監査人と被監査者間で監査尺度を合意することを義務付けています。

監査実施に先立ち、監査の目的(保証型/助言型)を明確化し、JIS X 5080(ISO/IEC 17799)と整合した「情報セキュリティ管理基準」を判断尺度として用いることが推奨されています。監査後は、監査報告書に基づき改善計画を策定し、定期的にフォローアップを実施します。

定期点検のポイント

- 年次監査:全管理項目の適用状況を網羅的に点検する。

- 四半期レビュー:インシデント発生状況やリスク変化に応じ、重点領域を再評価する。

- 内部監査:部門自主管理の遵守状況を確認し、ギャップ分析を実施する。

| 種別 | 頻度 | 主な対象 |

|---|---|---|

| 年次監査 | 年1回 | 全管理項目 |

| 四半期レビュー | 四半期ごと | 重点リスク領域 |

| 内部監査 | 随時 | 運用手順遵守 |

監査種別ごとの目的と頻度を一覧化し、改善サイクルの流れを図で示してください。

内部監査と外部監査の差異を意識し、ギャップ発見後の改善策実行までを見据えた体制を整備してください。

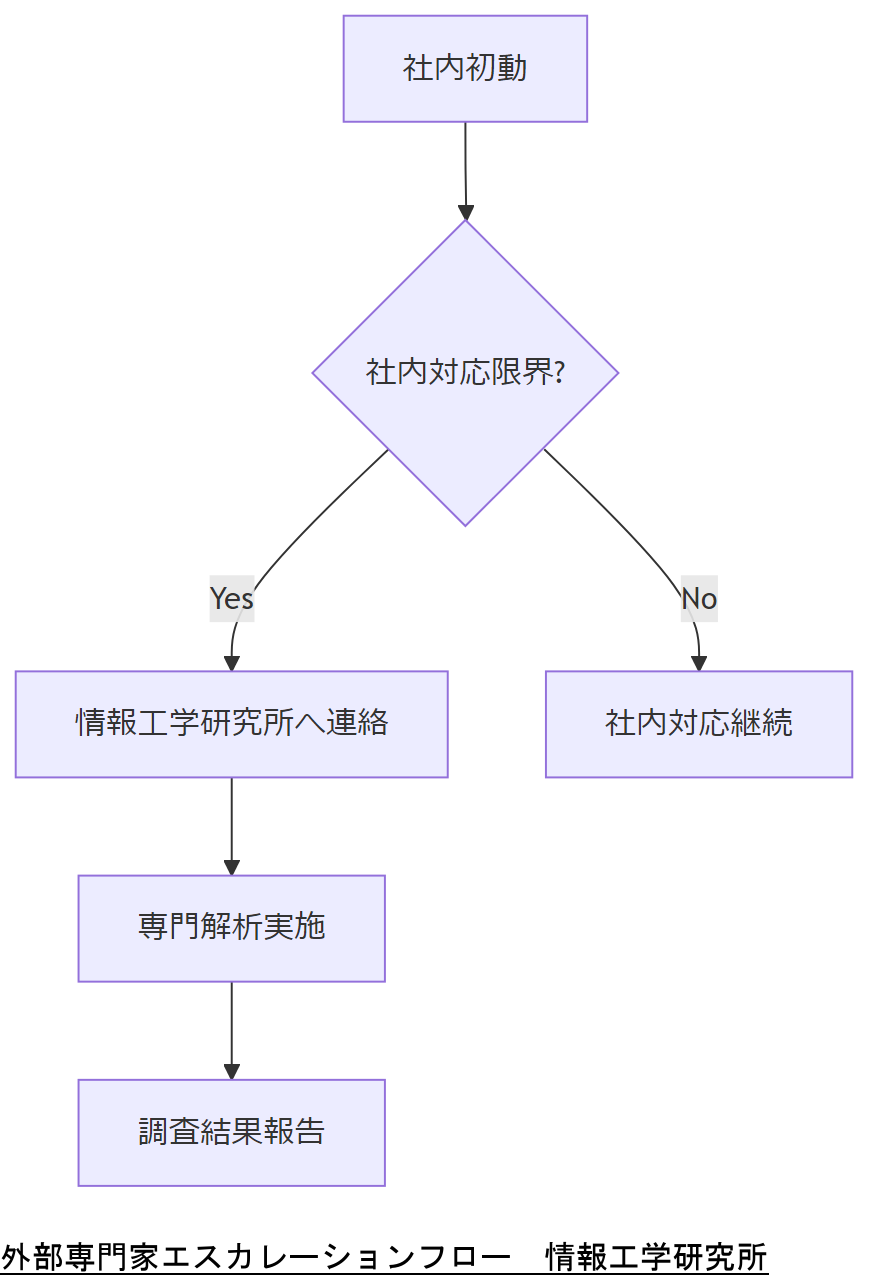

外部専門家へのエスカレーション

社内で対処困難なインシデントや、従来経験のない事象発生時には、直ちに外部専門家(情報工学研究所)へエスカレーションすることが必要です。内閣サイバーセキュリティセンター(NISC)ガイドラインでは、災害級インシデントの場合、情報共有・分析機能を有する機関との連携が推奨されています。

さらに、NISCの翻訳ガイドラインでは、「高品質な監査ログの取得と連携プラットフォーム構築」が不可欠で、疑いインシデントの調査でも外部連携が重要と明記されています。

エスカレーションフロー

- 社内初動→事象評価→技術的対応が限界と判断

- 情報工学研究所へコンタクトフォーム経由で相談

- 専門解析・フォレンジック調査→結果レポート共有

エスカレーション判断基準と連絡手順を明示し、対応限界時の即時連携を徹底してください。

本人判断での安易な一次対応を避け、必ずエスカレーションフローに従って情報工学研究所へ相談する体制を設けてください。

まとめと経営層への提言

本記事では、データ復旧からフォレンジック、BCP設計・運用、監査体制、エスカレーションまでの一連のフローを示し、証拠保全と事業継続を両立させる実践的手法を解説しました。経営層への提言として、以下を推奨します:

- 全社的なサイバーリスク管理への投資継続

- 法令遵守の定期レビューと社内合意形成のサポート

- 情報工学研究所との長期的パートナーシップ構築

事業継続計画は策定して終わりではなく、定期的な見直しと訓練を通じて運用体制を維持することが重要です。監査や実践演習を通じたPDCAサイクルの徹底を図ってください。

はじめに

データ復旧とデジタルフォレンジックスの重要性を理解する データ復旧とデジタルフォレンジックスは、現代の情報社会においてますます重要な役割を果たしています。企業が直面するデータ損失やサイバー攻撃は、業務の継続性や法的なコンプライアンスに大きな影響を与える可能性があります。データ復旧は、失われた情報を取り戻すプロセスであり、デジタルフォレンジックスは、データの収集・分析を通じて法的証拠を確保する手法です。これらの技術を理解し、適切に活用することで、企業はリスクを軽減し、トラブル発生時の対応力を高めることができます。本記事では、データ復旧とデジタルフォレンジックスの基本的な概念やその実践方法について詳しく解説します。企業のIT部門や経営者にとって、これらの知識は不可欠であり、適切な対策を講じることが求められます。データの安全性を確保し、法的なトラブルを回避するために、ぜひご一読ください。

データ復旧の基本とそのプロセス

データ復旧は、情報が失われた際にそのデータを取り戻すためのプロセスです。データ損失の原因は多岐にわたり、ハードウェアの故障、ソフトウェアの不具合、ウイルス感染、人的ミスなどが含まれます。これらの事象が発生すると、企業は重要な情報を失い、業務に深刻な影響を及ぼす可能性があります。 データ復旧にはいくつかのステップがあります。まず、問題の特定が行われ、どのデータが失われたのか、またその原因を調査します。次に、データが保存されていたメディアの状態を評価し、物理的な損傷がある場合は、専門的な機器を用いて修復作業を行います。ソフトウェア的な問題の場合は、適切なツールを使用してデータの復元を試みます。 復旧プロセスは、技術的な専門知識を要するため、企業内での対応が難しい場合があります。信頼できるデータ復旧業者に依頼することで、より高い成功率でデータを取り戻すことが可能です。データ復旧の成功には、迅速な対応が重要であり、問題が発生した際には、すぐに専門家に相談することが推奨されます。これにより、企業は貴重なデータを守り、業務の継続性を確保することができます。

デジタルフォレンジックスの役割と手法

デジタルフォレンジックスは、データの収集、保存、分析を通じて、法的証拠を確保するための重要な手法です。企業が直面するサイバー攻撃や内部不正の調査において、デジタルフォレンジックスは欠かせない存在となっています。具体的には、コンピュータやモバイルデバイス、ネットワークトラフィックから証拠を収集し、分析することで、事件の真相を明らかにします。 デジタルフォレンジックスのプロセスは、まず証拠の収集から始まります。この段階では、デジタルデバイスからのデータコピーを行い、元のデータを損なわないよう注意が払われます。次に、収集されたデータの分析が行われ、関連情報の特定や不正アクセスの痕跡を探ります。この分析には、専門的なツールやソフトウェアが使用され、データの復元や不正行為の証明が行われます。 また、デジタルフォレンジックスは法的な観点からも重要です。収集された証拠は、法廷での証言や訴訟において、企業の立場を強化する役割を果たします。そのため、適切な手法で証拠を収集し、分析することが求められます。企業は、デジタルフォレンジックスの専門家と連携することで、法的なリスクを軽減し、トラブル発生時の対応力を高めることができます。これにより、企業の信頼性を保ちながら、効果的なリスク管理を実現することが可能です。

法的証拠としてのデータの価値

法的証拠としてのデータの価値は、企業にとって非常に重要です。特に、サイバー攻撃や内部不正が発生した場合、迅速かつ正確なデータの収集と分析は、企業の防御力を高めるだけでなく、法的な立場を守るためにも不可欠です。デジタルデータは、契約、取引、コミュニケーションなど、企業のすべての活動に関与しており、これらの情報が適切に保存・管理されていることが求められます。 法的証拠としてのデータは、信頼性が高く、法廷での証言や訴訟においても強力な支えとなります。具体的には、電子メールのやり取り、取引記録、アクセスログなどが証拠として使用されることが一般的です。これらのデータは、事件の経緯や関与者の行動を明らかにし、企業の主張を裏付ける役割を果たします。 また、データの保存や管理に関する法律や規制が存在するため、企業はそれに従った適切な対策を講じる必要があります。たとえば、データの保存期間やアクセス権の管理など、法的要件を満たすことで、企業はリスクを軽減し、トラブルが発生した際の対応力を高めることができます。 このように、データは単なる情報ではなく、企業の信頼性や法的な立場を強化するための重要な資源です。デジタルフォレンジックスの専門家と連携し、適切なデータ管理を行うことで、企業はリスクを最小限に抑え、安心して業務を遂行できる環境を整えることが可能です。

事例研究:成功したデータ復旧とフォレンジックス

データ復旧とデジタルフォレンジックスの成功事例は、企業が直面するリスクとその対策の重要性を示すものです。例えば、ある製造業の企業が、サイバー攻撃を受けて重要な顧客データが暗号化され、業務が停止した事例があります。この企業は、迅速にデータ復旧業者に連絡し、専門的な技術を用いてデータを復元することに成功しました。結果として、業務の早期復旧が実現し、顧客との信頼関係を維持することができました。 また、別の事例では、ある金融機関が内部不正の疑いを持たれた際に、デジタルフォレンジックスを活用しました。専門家が関連データを収集・分析した結果、不正行為の証拠を特定し、迅速に対応策を講じることができました。このプロセスは、法的なリスクを軽減し、企業の信頼性を高める要因となりました。 これらの事例から、データ復旧とデジタルフォレンジックスが企業にとって不可欠であることが明らかです。適切な対策を講じることで、企業はリスクを軽減し、トラブル発生時にも迅速に対応できる体制を整えることが可能です。データの安全性を確保し、法的なトラブルを回避するためには、専門家との連携が重要です。企業は、これらの知識と技術を活用し、より強固な情報管理体制を構築することが求められます。

データ復旧とデジタルフォレンジックスの未来

データ復旧とデジタルフォレンジックスの未来は、急速に進化するテクノロジーとともに変化しています。特に、クラウドコンピューティングや人工知能(AI)の普及は、データ管理の方法を根本的に変える可能性があります。クラウド環境では、データの保存やアクセスが容易になる一方で、セキュリティリスクも増大します。このため、データ復旧やデジタルフォレンジックスの専門家は、新たなリスクに対処するための技術や手法を常に更新し続ける必要があります。 また、AI技術の導入により、大量のデータを迅速に分析し、異常を検知する能力が向上しています。これにより、サイバー攻撃や内部不正の早期発見が可能となり、企業はより効果的なリスク管理を実現できます。さらに、ブロックチェーン技術の活用により、データの改ざん防止や透明性の向上が期待され、法的証拠としてのデータの信頼性が高まるでしょう。 今後、データ復旧とデジタルフォレンジックスは、企業の情報セキュリティ戦略の中心的な要素として位置づけられることが予想されます。企業は、これらの技術を積極的に取り入れ、専門家と連携することで、変化する環境に適応しつつ、信頼性の高いデータ管理体制を構築することが重要です。データの安全性を確保し、法的リスクを軽減するために、未来の技術を活用した取り組みが求められるでしょう。

重要な知識を再確認し、次のステップへ

データ復旧とデジタルフォレンジックスは、企業の情報管理において欠かせない要素です。データ損失やサイバー攻撃が増加する中、迅速かつ適切な対応が求められます。データ復旧は、失われた情報を取り戻すための重要なプロセスであり、専門的な知識と技術が必要です。一方、デジタルフォレンジックスは、法的証拠の収集と分析を通じて、企業の防御力を強化します。この二つの分野は、企業の信頼性を高め、法的リスクを軽減するための強力なツールとなります。 今後のデジタル環境の進化に伴い、企業は新たなリスクに対処するための技術や手法を常にアップデートする必要があります。これにより、データの安全性を確保し、法的なトラブルを回避するための体制を整えることが可能です。データ管理の重要性を再認識し、専門家との連携を強化することで、企業はより強固な情報セキュリティ戦略を構築することができるでしょう。次のステップとして、具体的な対策や技術の導入を検討し、安心して業務を遂行できる環境を整えていくことが求められます。

データ復旧サービスのご相談はこちらから

データ復旧やデジタルフォレンジックスに関するお悩みや疑問がございましたら、ぜひお気軽にご相談ください。専門的な知識と経験を持つプロフェッショナルが、貴社のニーズに応じた最適なソリューションをご提案いたします。データの損失やサイバー攻撃に対する不安を解消し、安心して業務を続けられる環境を整えるために、私たちのサポートをぜひご活用ください。具体的な事例や対応方法についても、丁寧にご説明いたしますので、初めての方でも安心してお問合せいただけます。貴社のデータの安全性を確保し、法的リスクを軽減するために、私たちと一緒に最適な対策を講じていきましょう。お待ちしております。

データ復旧における法律的留意点とリスク管理

データ復旧における法律的留意点とリスク管理は、企業にとって非常に重要なテーマです。データ復旧を行う際には、法的な観点からのリスクを十分に理解し、適切な対策を講じる必要があります。例えば、個人情報や機密情報が含まれるデータの復旧を行う場合、データプライバシー法や情報セキュリティに関する法律を遵守することが求められます。違反があった場合、企業は法的責任を問われる可能性があるため、慎重な対応が必要です。 さらに、データ復旧業者を選定する際には、その業者が法的要件を満たし、信頼性のある手法を採用しているかを確認することが重要です。業者の選定ミスは、さらなるデータ漏洩や法的トラブルを引き起こすリスクを伴います。また、復旧プロセス中にデータの改ざんが行われると、法的証拠としての信頼性が損なわれるため、厳格な手順に従うことが不可欠です。 企業は、データ復旧に関するポリシーを策定し、従業員に対して教育を行うことで、リスクを軽減することができます。これにより、データの取り扱いに関する意識を高め、トラブル発生時の対応力を向上させることが可能です。法的な留意点をしっかりと把握し、適切なリスク管理を行うことで、企業は安心してデータ復旧に取り組むことができるでしょう。

補足情報

※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。