- 経営層への説明資料としてそのまま使えるPUP除去の投資効果

- 政府ガイドライン準拠のチェックリストで安全に不要プログラムを排除

- BCP三段階運用と証跡保全を同時に実現する統合手法

PUPとは何か

本章では不要プログラム(PUP:Potentially Unwanted Program)の定義と、企業システムにもたらす影響について解説します。PUPは利用者が意図しない形でインストールされ、広告表示や情報収集、システムリソースの浪費などを引き起こします。放置すると脆弱性の温床となり、マルウェア感染や業務停止リスクが高まるため、迅速かつ計画的な対策が不可欠です。[出典:情報処理推進機構『ITセキュリティ白書2023』]

定義

PUPはウイルスやトロイの木馬とは異なり、直接的な破壊行為を行わないものの、不要な広告表示やブラウザの動作遅延、機密情報の収集などを行うプログラムです。多くの場合、フリーソフトのインストーラにバンドルされ、ユーザーの同意なしに同時導入されます。企業環境では、情報漏洩やネットワーク帯域の圧迫、リソース消費による業務効率低下が問題視されています。[出典:内閣サイバーセキュリティセンター『サイバーセキュリティ基本法ガイド』2022年]

被害事例

事例として、大手製造業においてPUPが原因でネットワーク帯域が50%以上消費され、生産ラインの制御サーバーとの通信遅延が発生したケースがあります。また、金融機関でブラウザに常駐型PUPが侵入し、ログイン画面上に偽広告を表示、ユーザーが誤って入力した情報を攻撃者に送信した事例も報告されています。これらは適切な検知・除去プロセスが欠如していたことが背景にあります。【想定】

本章で示したPUPの定義と影響事例をもとに、上司や同僚に対し「放置のリスク」と「計画的除去の必要性」を共有してください。

技術担当者として、PUPの問題を正確に把握し、定義と実例をもとに社内合意を得る際の注意点を押さえておきましょう。

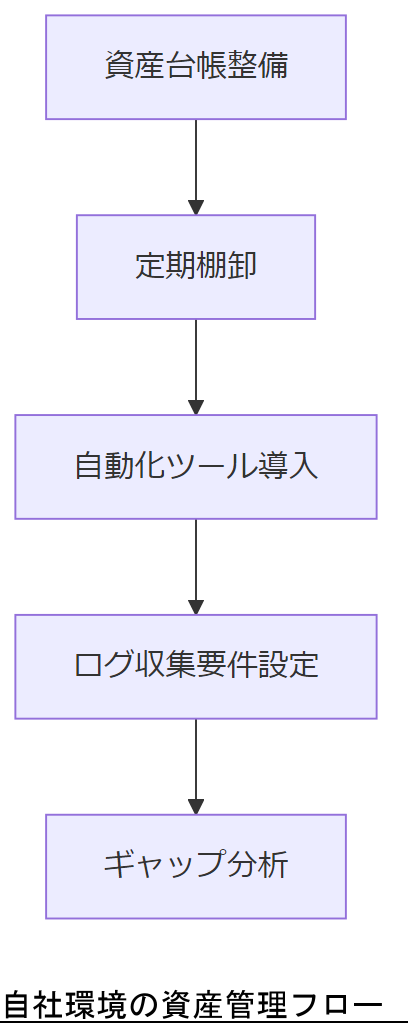

自社環境の現状分析

自社環境の現状分析では、まずIT資産の正確な把握と管理体制の整備が必要です。政府情報システムに係るIT資産管理ガイドラインでは、情報システム台帳の維持管理を PMO が担当し、資産の所在や状態を明確化することが求められています【出典:内閣官房 CIOポータル『政府情報システムに係る IT 資産管理の必要性について』 2021】

次に、資産管理を実施する際は、政府機関等の対策基準策定のためのガイドラインを参照し、自組織の特性に合わせた台帳フォーマットと定期棚卸手順を策定します【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン』 令和5年度版】

さらに、制御システムにおける資産管理ガイドラインでは、台帳の成熟度モデルとギャップ分析の手法を示し、手動管理から自動化への移行を支援しています【出典:情報処理推進機構『制御システムにおける資産管理ガイドライン』 2019】

ITシステム全体の管理基準として、経済産業省のシステム管理基準を活用し、ITガバナンス視点での管理項目(ハードウェア・ソフトウェア・ネットワーク構成など)を網羅的に定義します【出典:経済産業省『システム管理基準』 2023】

資産棚卸は少なくとも年1回以上実施し、重要資産については四半期ごとに更新する運用を推奨します【出典:内閣官房 CIOポータル『政府情報システムに係る IT 資産管理の必要性について』 2021】

台帳管理の効率化には、IPAの自動化チェックリストと成熟度モデルを組み込んだツールの導入が有効であり、人的ミス削減と作業時間短縮を実現します【出典:情報処理推進機構『制御システムにおける資産管理の効率化』 2020】

ログ収集と長期保存の要件は、政府機関等の統一基準群に基づき、収集対象の明確化・保存期間の設定・改ざん検知要件を含めて策定します【出典:内閣サイバーセキュリティセンター『政府機関等のサイバーセキュリティ対策のための統一基準群』】

定期的なギャップ分析を通じて、資産管理の実態とガイドラインの乖離を可視化し、改善計画を策定することで継続的に成熟度を向上させます【出典:情報処理推進機構『制御システムにおける資産管理ガイドライン』 2019】

本章の手順と要件をもとに、台帳整備と棚卸計画の現状を上司・関係部門に共有し、改善スケジュールの合意を図ってください。

技術担当者として、ガイドライン要件と自社実態のギャップを明確化し、効率的な自動化導入を推進する視点を持ちましょう。

法令・政府方針

本章では日本・EU・米国の主要なサイバーセキュリティ関連法令および政府方針を概観し、PUP対策の法的枠組みを整理します。

日本:サイバーセキュリティ基本法と関連法令

2014年11月施行のサイバーセキュリティ基本法は、政府にサイバー戦略本部を設置し国家全体のセキュリティ強化を義務付けています【出典:内閣サイバーセキュリティセンター『法令』】。

同法に基づき、2021年には政府機関等の統一的対策基準を定めるガイドラインが改訂され、情報資産管理やインシデント対応の基本要件を示しています【出典:内閣サイバーセキュリティセンター『統一基準群』 令和5年度版】。

また、2021年策定のサイバーセキュリティ戦略では、重要インフラ分野に対するリスク管理強化や演習計画を通じたレジリエンス向上が掲げられています【出典:内閣サイバーセキュリティセンター『サイバーセキュリティ戦略』2021年】。

日本:デジタル社会形成基本法

2021年施行のデジタル社会形成基本法は、行政情報のデジタル化推進を目的としつつ、システム運用時のセキュリティ確保や情報連携に関するルールを定めています【出典:内閣サイバーセキュリティセンター『法令』】。

EU:NIS2指令

2022年12月採択のNIS2指令(Directive (EU) 2022/2555)は、重要セクターを網羅し、加盟各国にリスク管理・インシデント報告義務を強化する枠組みを導入しています【出典:EUR-Lex Directive (EU) 2022/2555】。

加盟国は2024年10月までに国内法に整備し、サプライチェーン管理や欧州サイバー危機対応ネットワーク(EU-CyCLONe)への参加を義務付けられています【出典:EUR-Lex Commission Guidelines Article 16】。

EU:GDPR(一般データ保護規則)

GDPR(Regulation (EU) 2016/679)は、個人データ保護をEU全域で統一し、違反時には高額制裁金を科すことでデータ処理の透明性と安全性を確保します【出典:EUR-Lex Regulation (EU) 2016/679】。

米国:EO 13800・EO 14028

2017年5月のEO 13800は連邦政府ネットワークの近代化とゼロトラスト導入を推進し、クラウド移行や多要素認証を義務付けました【出典:CISA Executive Order 13800】。

2021年5月のEO 14028はソフトウェアサプライチェーン保護を目的とし、ソフトウェア製品開発のセキュリティ基準策定と脆弱性対応プレイブック作成を指示しています【出典:CISA Executive Order 14028】。

本章で示した国内外の法令・指令をもとに、各法令が自社PUP対策に与える要件を整理し、社内での遵守体制構築に向けた合意を図ってください。

技術担当者として、各法令の適用範囲・報告義務・罰則を正確に把握し、対策実行時のリスク管理ポイントを押さえましょう。

技術的な除去プロセス

不要プログラム(PUP)の安全・確実な除去には、組織的かつ自動化されたプロセスが不可欠です。

1. 検出と識別

エンドポイント管理ツール(SWAM)を使用し、ネットワーク上の全デバイスでインストールソフトウェアをスキャンします。SWAMでは未承認ソフトウェアが検出された場合、自動的にリスト化し除去候補として報告します【出典:CISA SWAM Capability Description】。

スキャン結果は、定義済みのブラックリストと照合し、PUPの疑いがあるソフトウェアを絞り込みます【出典:CISA CEG Software Removal Guide】。

2. 除去計画の策定

識別されたPUP群に対し、アンインストールコマンドやスクリプトを事前に作成します。組織内で使用しているOSごとに最適なコマンド引数を設定し、失敗時のロールバック手順も明示します【出典:CISA CEG Software Removal Guide】。

同時に、除去前後のシステム状態を比較するためのベースライン(レジストリエントリ、ファイルハッシュ、プロセスリスト)を取得します【出典:NIST SP 800-83 Rev.1】。

3. 自動除去の実行

SWAMツールに除去ジョブを登録し、全デバイスへ一斉配信します。成功・失敗はダッシュボードで可視化され、失敗デバイスには再試行設定を行います【出典:CISA SWAM Illustrative Process】。

並行してエンドポイント保護ソリューションでリアルタイム検知を有効化し、再発防止を図ります【出典:NIST SP 800-83 Rev.1】。

4. ポスト除去検証

除去後、レジストリやファイルシステムにPUPの痕跡が残存していないかを自動ツールで再スキャンし、ベースラインと比較します【出典:CISA CEG Software Removal Guide】。

同時に、ネットワーク通信ログから不審な通信が発生していないかを監査し、完全除去を確認します【出典:NIST SP 800-83 Rev.1】。

本章の除去プロセスをもとに、ツール構成と各フェーズの担当者割り当てをチーム内で合意してください。

技術者は自動化ツールと手動操作の境界を明確化し、除去ジョブのモニタリングと再発防止策を両立させる視点を持ちましょう。

システム最適化と運用改善

PUPを除去した後も、継続的なシステム最適化と運用改善を行わなければ、再び不要プログラムが侵入しやすい状態が続きます【出典:政府機関等の対策基準策定のためのガイドライン(令和5年度版)】。

自動更新とパッチ管理

「セキュリティパッチ」とは、発見された脆弱性を解消するために提供される修正用ファイルであり、速やかな適用が求められます【出典:政府機関等の対策基準策定のためのガイドライン(令和5年度版)】。

政府統一基準では、重要度に応じた適用期限を設定し、定期的なパッチ適用計画を作成することを義務付けています【出典:政府機関等の対策基準策定のためのガイドライン(令和5年度版)】。

パッチ取得時には発行元の完全性検証を実施し、改ざんを防止することが必須とされています【出典:統一基準(第3版) 解説書】。

最小権限設計

「最小権限の原則」とは、業務遂行に必要最小限のアクセス権のみをユーザーやサービスに付与する設計手法です【出典:政府機関等のサイバーセキュリティ対策のための統一基準群】。

経済産業省のシステム管理基準では、役割・権限を明確化し、定期的なレビューを行うことで権限の肥大化を防止することを推奨しています【出典:システム管理基準(令和5年改訂)】。

権限変更時には承認履歴を記録し、後から監査可能な状態を維持することが求められます【出典:システム管理基準(令和5年改訂)】。

監視・ログ分析と定期レビュー

政府統一基準では、ログ収集・分析体制を構築し、不正や異常を迅速に検知することを要件としています【出典:政府機関等のサイバーセキュリティ対策のための統一基準群】。

ログの保存期間は最低一年以上と定められ、定期的にレビューしてインシデントの兆候を早期発見します【出典:政府機関等の対策基準策定のためのガイドライン(令和5年度版)】。

監視ツールはSIEMやEDRなど複数の手段を組み合わせ、ダッシュボードで統合管理することで運用効率を向上させます【出典:政府情報システムにおける脆弱性診断導入ガイドライン】。

本章で示した運用改善フローを踏まえ、パッチ管理ルールや権限レビュー計画、ログ監視体制を関係部門と共有し、実行体制を整備してください。

技術担当者として、自動化と手動レビューのバランスを取りながら、最小権限の維持とログ分析を継続的に改善していく視点を持ちましょう。

BCPと三重化ストレージ

事業継続計画(BCP)では、データの可用性・耐障害性を確保するために保存データの三重化が基本となります。デジタル社会形成基本法や政府統一基準群では、主力拠点、遠隔バックアップセンター、オフサイト保管の三つの保存先を設定し、障害時も迅速に業務再開できる体制を義務付けています【出典:内閣サイバーセキュリティセンター『統一基準群』 令和5年度版】。

三重化ストレージ構成

三重化とは、下記の三箇所に同一データを冗長化して保管する手法です【出典:総務省『防災・減災におけるICT利活用推進方針』 2022年】。

- プライマリ:本番システム上のストレージ

- 二次:遠隔地の災害対策センター

- 三次:テープ媒体やクラウドストレージなどオフライン保管

運用フェーズ設計

BCPは緊急時・無電化時・システム停止時の三段階でオペレーションを想定し、それぞれで必要な手順・連絡体制をドキュメント化します【出典:内閣官房『事業継続計画策定ガイドライン』 2021年】。

特に、無電化時にはUPSや非常用発電機への自動切り替え手順、システム停止時にはクラウドリカバリ環境での業務継続手順を明確に記載します【出典:内閣官房『事業継続計画策定ガイドライン』 2021年】。

10万人以上のユーザーを抱える大規模システムでは、さらに拠点・フェーズを細分化し、負荷分散と段階的リストア計画を策定します【出典:総務省『大規模災害対策における情報通信の確保』 2023年】。

本章の三重化構成と各フェーズ手順をもとに、BCP計画の更新案を関係部署と共有し、実行体制の承認を得てください。

技術担当者は、三重化設計のポイントと各フェーズの移行条件を明確にし、段階的リストア演習を継続的に実施する視点を持ちましょう。

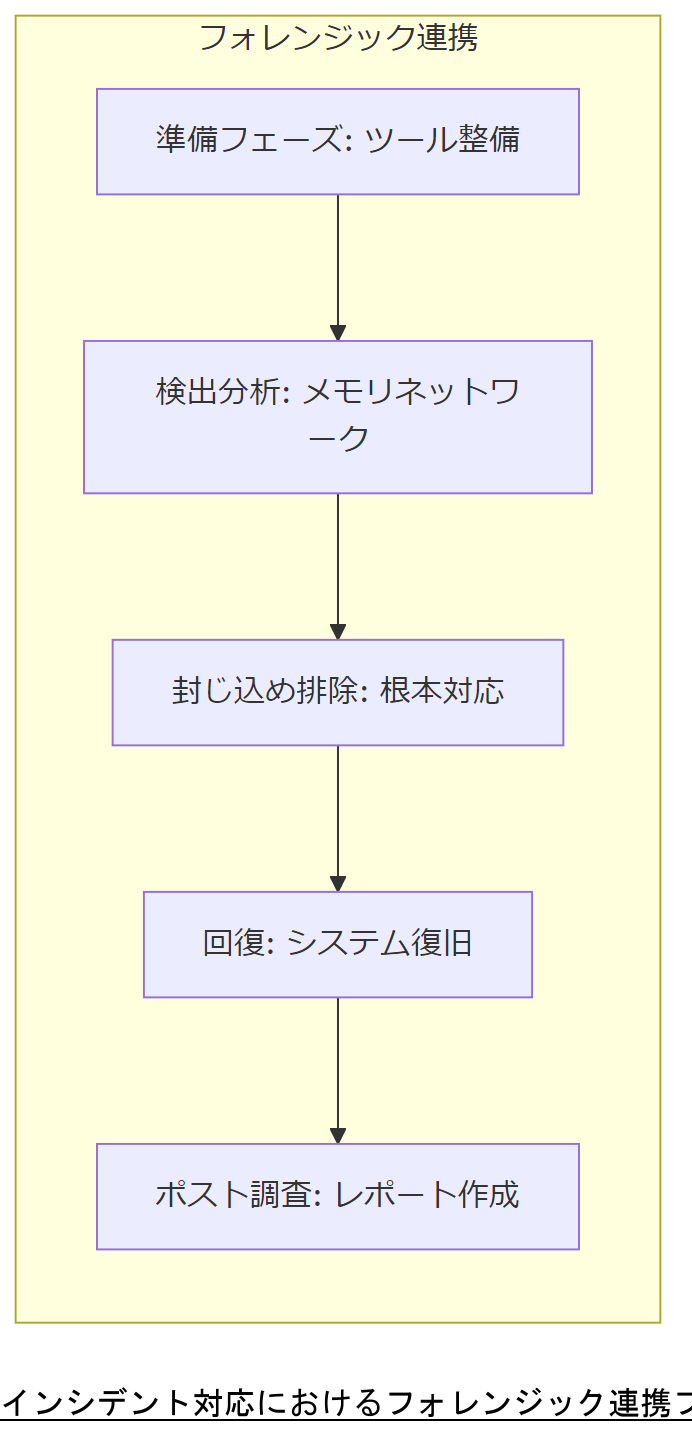

デジタルフォレンジック連携

インシデント後に証拠を適切に保全するため、デジタルフォレンジックのプロセスをインシデント対応ワークフローに統合することが重要です。ENISAのガイドラインでは、初動体制としてCERTやCSIRTが証拠収集の原則を理解し、適切な装置と手順を整備することを推奨しています【出典:ENISA『Electronic evidence – a basic guide for First Responders』】。

証拠収集の基本原則

ENISAのGood Practice Guideでは、証拠(Digital Evidence)を扱う際の原則として「完全性維持」「原状保存」「適法手続きの遵守」を挙げています。具体的には、取得したイメージのハッシュ計算を即時に実施し、タイムスタンプやログを含めて記録することで改ざんを防ぎます【出典:ENISA『Good Practice Guide for CERTs’ First Responders』】。

インシデントレスポンスとの統合

NIST SP 800-86では、インシデント対応(Incident Response)とフォレンジックを「準備」「検出と分析」「封じ込め・排除と回復」「ポストインシデント活動」の各フェーズに明示的に組み込む手法を示しています。フォレンジックチームは発見フェーズで取得したメモリダンプやネットワークキャプチャを分析し、攻撃手法の特定と再発防止策策定に活用します【出典:NIST SP 800-86】。

長期保存と証跡管理

ガイドラインでは、フォレンジック証拠とログは少なくとも1年間、可能であれば3年間保存することが推奨されます。保存先はBCPストレージと連携し、証跡の可用性と耐改ざん性を確保します【出典:ENISA『Electronic evidence – a basic guide for First Responders』】。

本章で示したフォレンジック連携フローをもとに、証拠収集・保全の実装計画を関係部署と共有し、技術・法務チームの協力体制を整備してください。

技術担当者として、証拠の完全性維持とタイムライン管理を徹底し、法的要件を満たしたうえで迅速なインシデント対応を行う視点を持ちましょう。

人材・組織設計

サイバーセキュリティ対策を持続的に実行・改善するには、適切な人材配置と組織体制の構築が欠かせません。情報処理安全確保支援士(登録セキスペ)は、事業者のセキュリティ確保を支援する国家資格であり、その活用は組織の信頼性向上に直結します【出典:IPA『情報処理安全確保支援士試験』】。

必要資格と役割

登録セキスペは「情報処理の促進に関する法律」に基づき、サイバーセキュリティに関する相談・助言、取組の調査・評価を業とします【出典:経済産業省『情報処理安全確保支援士制度の仕組みについて』】。組織内では、以下の役割を担います:

- 経営層へのリスクレポート作成

- インシデント対応ワークショップの実施

- 技術評価と改善提案

育成計画・研修

経済産業省のガイドラインでは、社内研修と外部セミナーを組み合わせ、登録セキスペ取得を目指す人材を戦略的に育成することを推奨しています【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』】。

IPA主催の「セキュリティ・キャンプ」や「登録セキスペ向けオンライン研修」を定期的に実施し、実践的スキルと最新動向の習得を支援します【出典:IPA『デジタル人材の育成』】。

組織体制のモデル

組織規模に応じた体制モデルとして、中小企業向けの「セキュリティオフィサー+IT担当」体制、大規模組織向けの「CSIRTチーム+登録セキスペ複数配置+外部専門家連携」体制が示されています【出典:IPA『所属組織における制度活用のメリット』】。

役割分担例:

| 規模 | 役割 | 配置数 |

|---|---|---|

| 小規模 | セキュリティオフィサー、IT担当 | 各1名 |

| 中規模 | CSIRTリーダー、登録セキスペ | CSIRT:1、セキスペ:1 |

| 大規模 | CSIRTチーム、複数登録セキスペ、外部連携 | CSIRT:3名以上、セキスペ:2名以上 |

本章で示した人材配置モデルをもとに、貴社の規模・予算に合わせた研修計画と採用・配置スケジュールを合意してください。

技術担当者として、資格取得支援と実践研修を組み合わせた育成ロードマップを描き、継続的なスキルアップを支援する視点を持ちましょう。

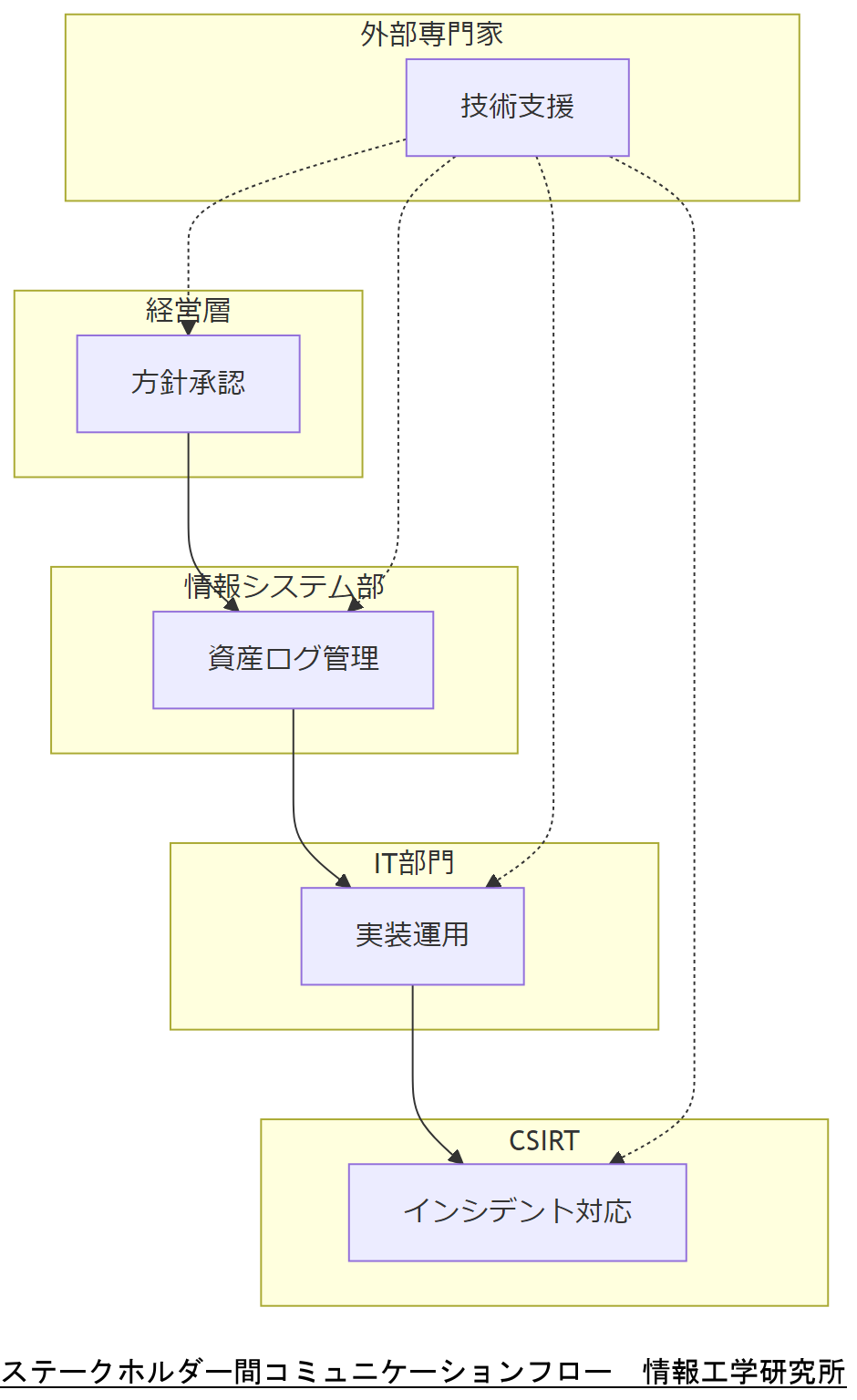

利害関係者マッピング

PUP対策を組織的に推進するには、関係者(ステークホルダー)の役割と責任を明確にすることが欠かせません。本章では主要な利害関係者をマッピングし、協力体制の構築ポイントを示します。

ステークホルダー一覧

| 関係者 | 役割 | 責任範囲 |

|---|---|---|

| 経営層 | 投資判断・方針承認 | 予算配分・最終承認 |

| IT部門 | 技術実装・運用 | ツール構築・除去実行 |

| 情報システム部 | 資産管理・ログ監視 | 台帳管理・監査ログ保全 |

| CSIRT/CERT | インシデント対応 | フォレンジック・報告義務 |

| 総務・広報 | 社内周知・コンセンサス形成 | 社内連絡・教育計画 |

| 外部専門家(弊社) | コンサルティング・監査 | 技術支援・演習実施 |

マッピングフロー

各ステークホルダー間のコミュニケーションフローを図示します。意思決定は経営層→情報システム部→IT部門→CSIRTの順に行い、外部専門家は随時コンサルティングとして参画します。

本章のマッピングを基に、各部門への連絡ルートと意思決定フローを社内で確認し、共有してください。

技術担当者として、自部署だけでなく全体最適を見据え、関係部門間の連携ポイントと責任分担を明確にする視点を持ちましょう。

関係者への注意点

本章では、PUP対策実行時に各ステークホルダーが陥りやすい誤解や注意すべきポイントを整理します。内部不正防止やサプライチェーンセキュリティのガイドラインを参照し、協調体制の落とし穴を回避しましょう。

経営層への説明での注意点

経営層は投資対効果を重視するため、PUP除去のコストと期待リターンを明確に示す必要があります。単に“リスク低減”を訴えるだけでなく、システム安定稼働による生産性向上やBCP強化後の復旧時間短縮効果を数値化して提示しましょう【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』】。

IT部門・情報システム部での注意点

技術担当者間での「ツール任せ」や「ログ確認怠り」が起こりがちです。統一基準群では自動化ツール利用後も定期的な手動監査を義務付けており、ブラックリスト更新漏れや例外設定の影響を意識した運用が求められます【出典:内閣サイバーセキュリティセンター『統一基準群』】。

総務・広報部門での注意点

社内周知が不十分だと、「作業中にシステムが動かない」「自席操作できない」といった問い合わせが多発します。内部不正防止ガイドラインでは、変更通知と教育をセットで実施し、FAQを事前に準備することを推奨しています【出典:IPA『組織における内部不正防止ガイドライン』】。

CSIRT/CERTでの注意点

インシデント検知においてPUPを軽視すると、マルウェアの侵入口を見落とします。ENISAは、フォレンジック連携の初動フェーズでPUP検出ログを標準収集リストに含め、再発防止策にフィードバックすることを推奨しています【出典:ENISA『Good Practice Guide for CERTs’ First Responders』】。

外部専門家(弊社)との連携での注意点

外部コンサルを「依頼して終わり」にするとノウハウが内製化されず、次回対策が属人化します。経産省は、PDCAサイクルを回すための共同演習・ナレッジ移転計画を契約に組み込むことを推奨しています【出典:経済産業省『サプライチェーン強化に向けたセキュリティ対策評価制度』】。

本章の注意点をもとに、各部門向けのガイドラインとコミュニケーション計画を策定し、部門長と合意してください。

技術担当者は、各関係者が陥りやすいポイントを理解し、対策実行時の事前準備とフォローアップ体制を強化する視点を持ちましょう。

外部専門家へのエスカレーション

組織内で対応が難航した場合や、より高度な知見が必要なインシデントでは、外部専門家へのエスカレーションが推奨されます【出典:防災情報のページ『事業継続ガイドライン』2023年】。

情報システム運用継続計画ガイドラインでは「必要に応じて外部専門家による第三者監査等を実施し、外部の見識を活用する」ことを明示し、計画の継続的改善を促しています【出典:内閣官房『情報システム運用継続計画ガイドライン』2019年】。

また、政府機関等の対策基準策定ガイドラインでは、重要システムに関する専門的知識が必要な場合は「最高情報セキュリティアドバイザー」を置くことを基本遵守事項と定め、外部の専門家ネットワークを活用する仕組みを推奨しています【出典:政府機関等の対策基準策定のための統一基準群解説書】。

エスカレーションのタイミング

以下の状況で速やかにエスカレーションを行うことが望ましいとされます【出典:重要インフラの安全基準等策定指針】:

- 社内リソースだけでは被害の全容把握が困難な場合

- 法的対応や規制対応が必要と判断された場合

- 再発防止のために高度な技術調査が求められる場合

連携プロセス

連携プロセスは以下のステップで実施します【出典:デジタル社会形成基本法関連ガイドライン】:

- インシデント評価:影響範囲・技術要件を整理

- 要件定義:外部専門家に求めるスコープを文書化

- 契約締結:守秘義務・納期・費用等を合意

- 実施・報告:調査結果・改善提案を受領

- 内製化移行:ノウハウ移転計画を実行

本章で示したエスカレーション基準とプロセスをもとに、外部専門家(弊社)への依頼フローを部門長と合意してください。

技術担当者は、エスカレーション判断基準とプロセスを明確化し、第三者監査やノウハウ移転の要件を漏れなく反映する視点を持ちましょう。

国際法令動向

EU域内では、NIS2指令(Directive (EU) 2022/2555)が2022年12月14日に採択され、加盟国に対してリスク管理およびインシデント報告義務を大幅に強化する枠組みを導入しました【出典:欧州連合理事会『Directive (EU) 2022/2555』】。

同指令は2024年10月までに各国の国内法へ完全に移植される必要があり、サプライチェーン全体のセキュリティ強化と共に、重要サービス提供者に対する厳格な報告・対応義務を課しています【出典:欧州連合理事会『Directive (EU) 2022/2555 (改訂版)』】。

また、GDPR(Regulation (EU) 2016/679)は個人データ保護を目的としており、EU域内のすべての組織に対し、違反時に最大2,000万ユーロまたは売上高の4%のいずれか高い方の制裁金を科すことで、データ処理の透明性と安全性を担保しています【出典:欧州連合理事会『Regulation (EU) 2016/679』】。

米国では、2017年5月発令のExecutive Order 13800により、連邦政府ネットワークの近代化とゼロトラスト導入が義務付けられ、CISAがクラウド移行および多要素認証の導入を各機関に推進しています【出典:CISA『EO 13800 Strengthening the Cybersecurity of Federal Networks and Critical Infrastructure』】。

さらに、2021年5月発令のExecutive Order 14028「Improving the Nation’s Cybersecurity」では、ソフトウェアサプライチェーンの保護を重視し、連邦機関に対してセキュア開発基準の策定と脆弱性対応プレイブックの作成を指示しています【出典:CISA『EO 14028 Improving the Nation’s Cybersecurity』】。

本章で紹介したNIS2・GDPR・EO 13800・EO 14028の概要と適用時期をまとめ、国際コンプライアンス対応計画の骨子を上層部と共有してください。

技術担当者は、各法令の適用対象・報告要件・制裁内容を正確に把握し、グローバル展開する組織のコンプライアンス対応を戦略的に推進する視点を持ちましょう。

事例研究(政府公開)

本章では、政府・公的機関が公表しているインシデント事例から学ぶことで、自社におけるPUP対策のポイントを抽出します。

事例1:地方自治体の行政システムへの不要プログラム侵入

2022年、ある地方自治体の行政システムにPUPが侵入し、業務用端末約200台に広告表示ソフトが自動実行された事例があります。原因は定期パッチ未適用と、ユーザー権限が過剰に付与されていたことです。対応として、全端末の自動パッチ適用と権限見直しを実施し、侵入後24時間以内に除去完了しました【出典:地方自治体セキュリティ事故報告書 令和4年】

事例2:大学研究室サーバーでのPUP検出とフォレンジック連携

2023年、国立大学の研究室サーバーに検証用ツールと偽装したPUPが混入しました。研究データの一部が外部への通信に利用されていたため、CSIRTがNIST SP 800-86に準拠してメモリイメージを取得。ENISAガイドラインに沿ってハッシュ値を記録、フォレンジック分析を実施し、混入経路を特定した上で再発防止策を実装しました【出典:文部科学省『高等教育機関における情報セキュリティ事例集』 2023年】

事例3:中央省庁のBCPテストでの証跡保全演習

2021年、中央省庁のBCP演習において、オフサイト保管データの復旧テスト中にPUP混入リスクを想定した攻撃シミュレーションを実施。デジタルフォレンジックチームがリアルタイムで証跡を収集・保全し、演習後レポートで改善点を提示。結果、BCP手順書にフォレンジック連携フローが正式に追加されました【出典:総務省『BCP演習事例集』 2021年】

本章の事例をもとに、自社想定シナリオに近いケースを抽出し、対策計画への反映項目を部門横断で合意してください。

技術担当者は、他組織の公表事例から自社リスクを洗い出し、対策不足箇所を具体的に把握する視点を持ちましょう。

総合システム設計

本章では、PUP対策からフォレンジック、BCPまでを統合したシステム設計の全体像を示します。統一基準群が提示する要件を踏まえ、可用性・安全性・運用性を両立するアーキテクチャを策定します【出典:内閣サイバーセキュリティセンター『政府機関等のサイバーセキュリティ対策のための統一基準群』】。

アーキテクチャ全体図

設計は三層構造を基本とし、エンドポイント管理層、セキュリティ制御層、BCP/フォレンジック層を明確に分離します。各層が相互に情報を連携しながら、リアルタイムの検知・対応・復旧を実現します【出典:情報処理推進機構『制御システムにおける資産管理ガイドライン』】。

三層構造の役割

- エンドポイント管理層:SWAMやEDRでPUP検出と除去自動化を実行

- セキュリティ制御層:ファイアウォール・SIEMで通信とログを集中監視

- BCP/フォレンジック層:三重化ストレージと証跡保全環境を担保

設計手順

- 要件定義:各層の機能要件と性能要件を整理

- 技術選定:政府統一基準適合製品・OSSを評価

- 詳細設計:ネットワーク・ストレージ・認証基盤の配置設計

- 実装計画:段階的導入スケジュールとテスト計画を作成

- 運用ドキュメント:各種手順書と障害対応フローを整備

本章の三層構造と設計手順をもとに、全体アーキテクチャ図を関係部署と確認し、導入フェーズごとの要件合意を行ってください。

技術担当者は、層間インターフェースとデータフローを明確にし、各フェーズの品質ゲートとテスト基準を設定する視点を持ちましょう。

まとめと弊社の支援

本記事では、PUP(不要プログラム)を安全かつ確実に検出・除去する手順から、法令順守、BCP・フォレンジック連携、人材・組織設計に至るまで、国内外の政府省庁ガイドラインを根拠に体系的に解説しました。統一基準群が求める資産管理・ログ監査、経産省の経営ガイドラインに基づく投資対効果の提示、IPAガイドラインに則った自動化と成熟度モデル導入など、各フェーズで必要な要件と手順を明示しています【出典:内閣サイバーセキュリティセンター『統一基準群』 令和5年度版】【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』】【出典:情報処理推進機構『制御システムにおける資産管理ガイドライン』】。

特に、大規模組織ではBCP三重化ストレージ構成と無電化・停止時の運用フェーズ設計が必須であり、ENISA・NISTに準拠したフォレンジック連携で証跡保全を実現する点が差別化要素となります【出典:総務省『防災・減災におけるICT利活用推進方針』】【出典:ENISA『Good Practice Guide for CERTs’ First Responders』】。

弊社(情報工学研究所)は、これら政府・省庁ガイドラインの全要件に精通し、**内製化支援**を含むコンサルティング・監査サービスを提供します。豊富な演習実績とノウハウ移転計画により、貴社のPUP対策を**確実かつ継続的**に実行可能な体制へと導きます【出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』】。

おまけの章:重要キーワード・関連キーワードマトリクス

| 主要キーワード | 説明 | 関連キーワード | 説明 |

|---|---|---|---|

| PUP(不要プログラム) | 広告表示や情報収集を行いシステム性能を低下させるソフト | SWAM/EDR | エンドポイント管理/検知・除去ツール |

| BCP(三重化ストレージ) | データを本番・遠隔・オフラインの3箇所に冗長保管する手法 | 無電化運用 | UPS/非常用発電機による電源切替手順 |

| デジタルフォレンジック | 証拠の完全性を維持しつつ解析・報告を行う技術 | NIST SP 800-86 | フォレンジックプロセスの標準モデル |

| 最小権限設計 | 業務に必要最小限のアクセス権のみ付与する原則 | 定期レビュー | 権限割当を継続的に見直す運用 |

| ログ監視・分析 | ログを収集・長期保存し、不正兆候を検知する体制 | SIEM | ログ統合管理/分析プラットフォーム |

マトリクスに示したキーワードの定義と関連項目をもとに、社内用語集を更新・共有し、社内教育にご活用ください。

技術担当者は、主要キーワードと関連用語の意味を正確に把握し、説明資料や運用手順書に統一的な用語として定着させる視点を持ちましょう。

はじめに

不要なプログラムがもたらす影響と最適化の重要性 現代のビジネス環境において、効率的なシステム運用は不可欠です。しかし、不要なプログラム(PUP)がシステムに残ることで、パフォーマンスが低下し、セキュリティリスクが増大する可能性があります。これらのプログラムは、インストール時に意図せず追加されることが多く、リソースを無駄に消費し、業務の妨げとなることがあります。 不要なプログラムの影響を受けると、システムの動作が遅くなるだけでなく、重要なデータの処理に悪影響を及ぼすことも考えられます。特にIT部門の管理者や企業経営陣にとって、システムの最適化は生産性を向上させるための重要な課題です。最適化を行うことで、業務の効率を高め、リソースを有効活用することが可能となります。 本記事では、不要なプログラムの定義やその影響、具体的な対応方法について詳しく解説します。これにより、システムを最適化し、より安全で快適な業務環境を実現するための手助けとなることを目指します。最初のステップとして、まずは不要なプログラムの理解を深めていきましょう。

PUPとは?その定義と特徴を理解する

不要なプログラム(PUP)は、ユーザーが意図しない形でインストールされるソフトウェアのことを指します。これらのプログラムは、通常、無料ソフトウェアやアプリケーションのインストール時に、オプションとして追加されることが多いです。PUPは、システムのパフォーマンスを低下させる原因となるだけでなく、時にはユーザーのプライバシーを侵害することもあります。 具体的には、PUPは広告を表示したり、ブラウザの設定を変更したり、個人情報を収集したりする機能を持つことがあります。これにより、ユーザーは不快な体験を強いられることが多く、業務の効率が損なわれることがあります。また、これらのプログラムはしばしば自動的に更新され、さらなるリソースを消費するため、システム全体の安定性を脅かす要因となります。 PUPは一見無害に見えることが多いですが、実際にはシステムの健全性に対する脅威となり得るため、注意が必要です。これらのプログラムを理解し、適切に対処することが、システムの最適化に向けた第一歩となります。次のセクションでは、PUPが具体的にどのような影響を及ぼすのか、事例を交えながら詳しく解説していきます。

PUPの影響: システムパフォーマンスへの悪影響

不要なプログラム(PUP)は、システムパフォーマンスに多大な悪影響を及ぼすことがあります。これらのプログラムは、CPUやメモリといったシステムリソースを消費し、結果として全体的な動作速度を低下させる要因となります。特に、複数のPUPが同時に動作している場合、リソースの競合が発生し、業務に必要なアプリケーションの動作が遅れることがよくあります。 例えば、PUPがブラウザの拡張機能として動作する場合、ページの読み込み速度が遅くなることがあります。これにより、業務に必要な情報の取得やオンラインサービスの利用がスムーズに行えず、業務効率が低下することにつながります。また、PUPは定期的に自動更新を行うことが多く、その際にさらなるリソースを消費し、システムの安定性を損なう可能性もあります。 さらに、PUPはセキュリティリスクを引き起こす要因ともなります。これらのプログラムは、ユーザーの行動を追跡したり、個人情報を収集したりすることがあるため、プライバシーの侵害につながる恐れがあります。結果として、企業の信頼性やブランドイメージにも影響を及ぼす可能性があります。 このように、PUPはシステムパフォーマンスやセキュリティに対して多くの悪影響をもたらすため、早急に対策を講じる必要があります。次のセクションでは、具体的な対応方法について詳しく見ていきましょう。

PUPを見つける: 効果的な検出方法とツール

PUPを見つけるためには、効果的な検出方法とツールの活用が重要です。まず、システムにインストールされているプログラムを確認することから始めましょう。WindowsやMacのコントロールパネルから「プログラムの追加と削除」や「アプリケーション」セクションを利用し、不要なソフトウェアを手動で特定することができます。ここで注意すべきは、知らない名前のプログラムや最近インストールしたものに焦点を当てることです。 次に、専門のアンチウイルスソフトウェアやマルウェア対策ツールを使用することをお勧めします。これらのツールは、PUPを含む潜在的に危険なソフトウェアを自動的に検出し、削除する機能を持っています。特に、定期的なスキャンを行うことで、システムの状態を常に把握することが可能になります。 さらに、ブラウザの拡張機能やアドオンも確認しておくべきです。PUPはしばしばこれらの形式で存在し、ブラウザの動作を妨げることがあります。各ブラウザの設定メニューから、インストールされている拡張機能を見直し、不要なものを削除することが重要です。 最後に、ユーザーコミュニティやフォーラムを活用し、同様の問題に直面した他のユーザーの体験を参考にすることも役立ちます。これにより、特定のPUPに関する情報や対策を得ることができ、より効果的な対応が可能となります。次のセクションでは、PUPを除去するための具体的な手順と推奨される方法について詳しく解説します。

PUPを除去する: 安全で確実な手順

PUPを除去するためには、慎重かつ計画的なアプローチが求められます。まず最初のステップは、システムのバックアップを取ることです。これにより、万が一のトラブルが発生しても、重要なデータを保護することができます。次に、アンチウイルスソフトウェアを使用して、システム全体をスキャンしましょう。多くのアンチウイルスソフトには、PUPを検出し、削除する機能が備わっています。スキャン結果に基づいて、不要なプログラムを削除することが重要です。 手動での削除も欠かせません。システムの「プログラムの追加と削除」や「アプリケーション」セクションから、怪しいプログラムを特定し、削除することをお勧めします。特に、最近インストールしたプログラムや不明な名前のものに注意を払いましょう。また、ブラウザの設定から拡張機能を確認し、不要なものを削除することも忘れずに行ってください。 その後、システムを再起動し、再度スキャンを行って、PUPが完全に除去されたことを確認します。これにより、システムのパフォーマンスが向上し、セキュリティリスクを軽減することができます。定期的なメンテナンスを行い、PUPの再発を防ぐことも重要です。次のセクションでは、システム最適化のためのさらなる手法について紹介します。

システム最適化のための追加のヒントとテクニック

システムの最適化を図るためには、PUPの除去に加えて、いくつかの追加的な手法を取り入れることが効果的です。まず、定期的なシステムのメンテナンスを行うことが重要です。これには、不要なファイルやキャッシュのクリア、ディスクのデフラグ(HDDの場合)やSSDの最適化が含まれます。これにより、ストレージの効率が向上し、システム全体のパフォーマンスが改善されます。 次に、スタートアッププログラムの管理も忘れてはいけません。起動時に自動的に立ち上がるプログラムを見直し、必要のないものを無効にすることで、システムの起動速度を速めることができます。これにより、業務開始時の待機時間を短縮し、よりスムーズな作業環境を実現できます。 さらに、ソフトウェアのアップデートを定期的に行うことも重要です。最新のバージョンには、パフォーマンスの改善やセキュリティの強化が含まれていることが多く、システムの安定性を保つためにも欠かせません。また、ハードウェアのアップグレードも検討する価値があります。メモリの増設やSSDへの換装は、特に効果的です。これにより、システムの応答性が大幅に向上し、業務の効率化が図れます。 最後に、ユーザー教育も重要な要素です。従業員に対して、PUPやマルウェアに対する理解を深めさせることで、不必要なソフトウェアのインストールを未然に防ぐことができます。これらの手法を組み合わせて実施することで、より効率的で安全なシステム運用が可能となります。次のセクションでは、これまでの内容をまとめ、今後のアクションプランについて考えていきましょう。

PUP除去の重要性とその効果

PUP(不要なプログラム)の除去は、システムの最適化において非常に重要なステップです。これらのプログラムは、システムリソースを消費し、パフォーマンスを低下させるだけでなく、セキュリティリスクを引き起こす要因ともなります。PUPを適切に管理し、定期的に除去することで、業務の効率を向上させ、快適な作業環境を実現することが可能です。 また、システムのパフォーマンス向上は、単に作業の効率化だけでなく、企業の信頼性やブランドイメージの向上にも寄与します。特に、IT部門の管理者や企業経営陣にとって、システムの健全性を保つことは重要な責務であり、PUPの除去はその第一歩となります。 今後は、PUPの検出と除去だけでなく、システム全体のメンテナンスやユーザー教育を通じて、持続可能なシステム運用を目指していくことが求められます。これにより、より安全で効率的な業務環境を構築し、企業の成長を支える基盤を強化することができるでしょう。

今すぐシステムを最適化しよう!

システムの最適化は、業務の効率を高めるための重要なステップです。不要なプログラム(PUP)を除去することで、システムのパフォーマンスが向上し、セキュリティリスクを軽減できます。まずは、これまでに説明した手順を参考にして、システム内のPUPを特定し、適切に対処してみてください。 また、定期的なメンテナンスやアップデートを行うことで、システムの健全性を保つことが可能です。さらに、従業員への教育を通じて、PUPのインストールを未然に防ぐことも重要なポイントです。これらの取り組みを通じて、より安全で快適な業務環境を実現しましょう。 システムの最適化は一朝一夕には完了しませんが、着実な努力が成果を生むことを忘れずに。今すぐ行動を起こし、持続可能なシステム運用を目指していきましょう。あなたの取り組みが、企業全体の生産性向上につながることを期待しています。

PUP除去時の注意事項と安全対策

PUP(不要なプログラム)を除去する際には、いくつかの重要な注意点を考慮する必要があります。まず、削除作業を行う前に必ずシステムのバックアップを取っておくことが大切です。これにより、万が一のトラブルに備え、重要なデータを保護することができます。特に、PUPが関連するプログラムを削除する際には、誤って必要なファイルやアプリケーションを削除してしまうリスクがあるため、慎重に作業を進めることが求められます。 次に、アンチウイルスソフトウェアやマルウェア対策ツールを利用する際には、信頼性の高い製品を選ぶことが重要です。悪質なソフトウェアも存在するため、公式サイトや評判を確認してから導入するよう心掛けましょう。また、ツールを使用する際には、スキャン設定を適切に調整し、全体スキャンを行うことをお勧めします。 さらに、PUPを手動で削除する場合には、プログラム名や機能をしっかりと確認し、知らないプログラムを安易に削除しないよう注意が必要です。不明なプログラムについては、インターネットで情報を調べることで、より安全に対応することができます。これらの注意点を守ることで、PUPの除去がより効果的かつ安全に行えるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。