改ざん検知ならハッシュ一致、作成者・承認者なら署名検証、提出時刻が重要ならタイムスタンプの有無が中心になります。

対象がファイル単体か、圧縮・転送・コピーを挟んだかだけでも、結論が変わりやすいです。

# ハッシュ(改ざん検知) Windows PowerShell Get-FileHash -Algorithm SHA256 .\evidence.bin Windows cmd certutil -hashfile evidence.bin SHA256 Linux sha256sum evidence.bin macOS shasum -a 256 evidence.bin 署名(作成者/改ざん防止) GPG(署名ファイルがある場合) gpg --verify evidence.sig evidence.bin 署名付きPDF/PKCS#7等(環境により形式が異なる) openssl cms -verify -in sign.p7s -inform DER -content evidence.bin 証明書・時刻の確認(必要なとき) 証明書の内容確認(提出用メモに転記しやすい) openssl x509 -in signer.crt -text -noout

受領経路(メール/チャット/USB/クラウド)・保管場所・担当者・日時・ハッシュ値を揃えるだけでも、後工程の揉め事が減ります。

- 原本を開いて上書き・自動更新が走り、ハッシュが変わって説明が難しくなる。

- 署名の「失効・失効確認・中間証明書・タイムスタンプ」を見落とし、監査で差し戻される。

- 転送/圧縮/文字コード変換で別物になり、ハッシュ不一致の原因が追えなくなる。

- 共有領域で権限や配置を触って証跡が混ざり、復旧や説明が長期化する。

・ハッシュが一致しない原因が、転送/圧縮/改行混入なのか切り分けできない。

・署名はあるが、失効や中間証明書、タイムスタンプの扱いで迷ったら。

・受領経路(メール/チャット/USB/クラウド)をどう記録すべきか決められない。

・原本保全(書き込み回避、コピー作成)の手順に自信がない。

・提出先(法務/監査/取引先)に合わせた説明資料の形が作れない。

・署名付きPDF/電子契約/PKI周りの検証ツールや手順が揃わない。

もくじ

- 第1章:『それ、本当にその時点のファイル?』—ログと証拠が崩れる瞬間

- 第2章:ハッシュは“指紋”ではなく「改ざん検知の契約」—衝突・前像の誤解をほどく

- 第3章:現場の落とし穴—コピー/圧縮/改行/エンコーディングでハッシュが変わる理由

- 第4章:電子署名の最小モデル—公開鍵暗号で「誰が」「何を」固定する

- 第5章:証明書とPKI—鍵の信頼を“運用”でつなぐ(CA/失効/更新)

- 第6章:タイムスタンプ(TSA)と長期署名—あとから否認されないための時間軸

- 第7章:チェーン・オブ・カストディ—人間の手順をハッシュで縛る(採取→保管→解析→提出)

- 第8章:ログ改ざん耐性の設計—WORM/append-only/ハッシュチェーン/署名付きログ

- 第9章:監査・訴訟・インシデント対応の実務—検証可能な「証拠パッケージ」の作り方

- 第10章:帰結—真正性は暗号だけでなく「運用と自動化」で守る:明日からの最小実装チェックリスト

【注意】 デジタル証拠や重要データが絡む場合、自己流の修復・復旧やログ改変は“被害最小化(ダメージコントロール)”の観点で不利に働くことがあります。まずは安全な初動(保全)だけを行い、判断に迷う場合は株式会社情報工学研究所のような専門事業者へ相談してください。

第1章:『それ、本当にその時点のファイル?』—ログと証拠が崩れる瞬間

障害対応やインシデント対応の現場では、「とりあえずログを集める」「とりあえずコピーして送る」が最初の一手になりがちです。けれど、デジタル証拠の世界では“とりあえず”が一番危ない。後から「それは当時の状態と同一だ」と説明できないと、技術的には正しくても、意思決定や監査、対外説明の場で通用しなくなることがあります。

例えば、障害の瞬間に生成されたログを、誰かがテキストエディタで開いて保存し直した、圧縮して転送した、共有フォルダに置きっぱなしにした。これだけで「どの時点の、どの内容か」が曖昧になります。現場の感覚だと「中身は同じでしょ?」と言いたくなるのですが、証拠の扱いでは“同じと言い切れる根拠”が必要になります。

最初の30秒:症状→取るべき行動(安全な初動だけ)

| 状況(よくある症状) | 取るべき行動(安全な初動) | やらないこと |

|---|---|---|

| ログ改ざん疑い/内部不正の可能性 | 対象を“読み取り中心”で保全し、取得物にハッシュを付けて記録(誰が・いつ・何を)。アクセス権と保管場所を限定。 | 原本を編集・整形しない。証拠になり得るファイルのタイムスタンプを安易に更新しない。 |

| 障害対応でログ収集が必要(監査も気になる) | 収集手順を固定し、自動化でブレを減らす。収集後すぐにハッシュを計算し、台帳(チケット等)に貼る。 | 個人端末に散在させない。ZIP化・文字コード変換など“変形”を無自覚に混ぜない。 |

| 訴訟・紛争リスク(委託先、契約、責任分界) | 保全範囲を定義(何が証拠か)し、チェーン・オブ・カストディ(保管・受け渡し記録)を残す。 | “詳しい人が口頭で保証”に依存しない。説明可能な形に落とさないまま対外に出さない。 |

ここまでが「安全な初動」です。ここから先の“復旧作業”や“解析の深掘り”は、目的(監査、対外説明、訴訟、社内規程)と証拠性の要求で最適解が変わります。一般論だけで進めると、あとで説明不能になりやすい領域です。

「証拠として成立する」とは何か

デジタル証拠で問われるのは、ざっくり言えば次の3点です。

- 同一性:いま手元にあるデータが、当時の対象と同一だと示せるか

- 完全性:途中で改変されていない(改変されていたら検知できる)状態か

- 説明可能性:誰が、いつ、どの手順で取得し、どう保管・移送したかを説明できるか

この3つを支える道具が、ハッシュ(改ざん検知)と電子署名(誰が固定したかの担保)です。ただし、暗号の道具だけあれば勝ちではありません。運用がズレると、暗号の“強さ”が意味を失うのが現場あるあるです。

相談が必要な“赤信号”の条件

次の条件が1つでも当てはまるなら、現場だけで抱え込まず、早めに専門家へ相談した方が最終コストが下がりやすいです。

- 外部提出(顧客、監査、法務、委託先)を前提にログや証跡を示す必要がある

- 内部不正・改ざん・アカウント侵害の可能性が否定できない

- 保全対象が多岐(複数サーバ、SaaS、EDR、クラウド監査ログ)で手順の一貫性が保てない

- “どれが原本か”が既に曖昧(共有フォルダで上書き、個人端末で保管、転送を繰り返した)

問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話番号:0120-838-831

「何を保全すべきか」「どの形式で残すべきか」「どの程度の厳密さが必要か」は、案件・契約・体制で変わります。次章から、ハッシュと電子署名の“道具としての使い方”を、誤解が起きやすいポイントから順に整理します。

第2章:ハッシュは“指紋”ではなく「改ざん検知の契約」—衝突・前像の誤解をほどく

ハッシュは、入力データから固定長の値(ダイジェスト)を計算する仕組みです。よく「指紋」や「データのDNA」と例えられますが、実務で大事なのは比喩よりも、“どういう性質に期待して使うか”です。デジタル証拠でのハッシュは、主に「改ざんされていないことを検知できる」ことに使います。

ハッシュに期待する3つの性質(最低限の整理)

- 同じ入力→同じ出力:同一性の確認ができる

- 少しでも変わる→出力が大きく変わる:改変の検知に向く

- 現実的な時間で“都合の良い入力”を作れない:攻撃耐性(目的に応じて)

ここで混乱しやすいのが「衝突」「前像」「第二前像」といった用語です。証拠保全の文脈では、すべてを暗号学の厳密な定義で語る必要はありませんが、誤解したまま運用を作ると危険です。

衝突が“ゼロではない”のに、なぜ使えるのか

ハッシュは固定長なので、理屈の上では異なる入力が同じハッシュ値になる可能性(衝突)を完全には排除できません。それでも実務で使えるのは、適切なアルゴリズム(例:SHA-256 など)を選び、想定脅威に対して“現実的に起こせない”レベルの困難さを確保できるからです。

一方で、MD5 や SHA-1 は衝突攻撃の研究が進んでおり、“攻撃者が意図的に衝突を作る”という観点では避けるのが一般的です。証拠性を意識するなら、少なくとも SHA-256 以上を標準に置き、運用として「いつ、何に対し、どのアルゴリズムで計算したか」を台帳に残すのが現実的です。

現場で起きる「ハッシュ一致なのに信用されない」パターン

ハッシュ値だけを単体で提示すると、次の反論が成立してしまいます。

- 「そのハッシュは誰が計算したのか」

- 「いつの時点で計算したのか」

- 「計算対象は本当に“原本”なのか」

つまり、ハッシュは“改ざん検知の道具”ではあっても、“誰が固定したか”や“いつ固定したか”までは語れません。ここで電子署名やタイムスタンプ、そして受け渡し記録(チェーン・オブ・カストディ)が伏線として効いてきます。

最小の運用:ハッシュ台帳に残すべき項目

証拠性の説明をする場面では、ハッシュ値の横に情報が揃っていることが重要です。最低限、次をセットにします。

- 対象(ファイル名、パス、サイズ、取得元、取得方法)

- ハッシュ値(例:SHA-256)とアルゴリズム名

- 計算日時(可能ならタイムゾーンも含める)

- 計算者(担当者名、システムアカウント、ジョブ名など)

ここまでを“自動化してブレなく残す”だけで、後工程の説明が一段ラクになります。次章では、ハッシュが変わる“ありがちな理由”を潰し、運用を壊さないための注意点を整理します。

第3章:現場の落とし穴—コピー/圧縮/改行/エンコーディングでハッシュが変わる理由

「同じ内容なのにハッシュが合わない」は、暗号の難しさというより、運用の“すれ違い”で起きます。特にテキスト系(ログ、設定、CSV、JSON)と、アーカイブ(ZIP、tar.gz)で事故が多い。ここを押さえるだけで、現場の混乱はかなり減ります。

テキストは“見た目が同じ”でもバイト列が違う

ハッシュは見た目ではなく、バイト列に対して計算されます。次の変化は、画面上の差分が小さくても、ハッシュは確実に変わります。

- 改行コード:LF と CRLF の違い

- 文字コード:UTF-8 と Shift_JIS、BOM の有無

- 正規化:全角・半角、結合文字、Unicode正規化

- 末尾空白:エディタや整形ツールが勝手に消す

「テキストとして扱う」時点で変形リスクが上がるので、証拠性が必要なら“バイナリとして扱う”“原本は読み取り中心で保管する”が基本になります。どうしても整形が必要なら、原本とは別に“作業用コピー”を作り、原本のハッシュと保管を維持します。

圧縮・アーカイブは“同じ中身”でも同じにならないことがある

ZIPなどのアーカイブは、メタデータ(タイムスタンプ、パーミッション、並び順)を含みます。そのため「中身のファイルが同じでも、ZIPファイルとしてのバイト列は変わる」ことがあります。証拠として何を固定したいかで、計算対象を分けるのが安全です。

- アーカイブ“そのもの”を提出する:アーカイブのハッシュを固定する

- 中身のファイル単位で証明したい:各ファイルのハッシュ一覧を固定する

- 両方必要:アーカイブ+展開後ファイル一覧の二重管理にする

後からの説明を考えると「何を固定したのか」を決め、台帳に明記するのが重要です。場当たりで混ぜると、検証側が再現できず、信用を落とします。

コピー手段で変わる/失われるもの

ファイルコピーは万能ではありません。特にログや証跡として意味を持つ場合、次の差分が問題になることがあります。

- タイムスタンプ(作成日時・更新日時)がコピーで変わる

- ACL(アクセス権)がコピー先で落ちる/変わる

- スパースファイル、代替データストリーム等の特殊属性が失われる

どこまで厳密さが必要かは案件次第ですが、「後から説明できること」が最低ラインです。コピー方法(ツール名、オプション)を記録し、原本の保管と作業用コピーを分けるだけでも、“言い訳できないズレ”を減らせます。

同一性の検証は“ワンショット”ではなく“工程の節目”で行う

理想は、取得→保管→移送→解析の節目ごとにハッシュを取り直し、連続性を示せる状態にすることです。現場的には面倒に見えますが、あとで「どこで変わった?」の泥沼調査を避ける意味で、結果的に工数を減らします。

ここまでで「ハッシュだけでは“誰が固定したか”が弱い」という伏線がさらに強くなってきます。次章では、電子署名が何を保証し、どこからがPKIや運用の話になるのかを、最小モデルから整理します。

第4章:電子署名の最小モデル—公開鍵暗号で「誰が」「何を」固定する

ハッシュは「変わったら分かる」を強くしますが、「誰が固定したか」までは語れません。ここで電子署名が出番になります。電子署名は、ざっくり言えば“ある主体(鍵の保持者)が、そのデータに同意した/そのデータを確定した”ことを、第三者が検証できる形にする仕組みです。

現場の頭の中では、こんな独り言が起きがちです。

「ハッシュを貼ってあるんだから、十分じゃないの?」

この疑いは健全です。実際、用途によってはハッシュ台帳だけで足ります。ただ、対外説明・監査・紛争・委託先との責任分界まで視野に入ると、“誰が確定したか”が抜けると説明が弱くなります。

最小モデル:署名対象・署名者・検証者

電子署名の最小モデルはシンプルです。

- 署名対象:ファイル、ログ束、ハッシュ一覧(マニフェスト)など

- 署名者:秘密鍵を保持する主体(個人、システム、組織)

- 検証者:公開鍵を使って署名の正当性を確認する側(監査、顧客、別部署、将来の自分)

重要なのは「何に署名するか」です。ファイルそのものに署名するのか、ファイル群のハッシュ一覧(マニフェスト)に署名するのかで、運用の安定性が変わります。大量ファイルや長期保管が絡む場合、マニフェスト方式(“対象一覧+各ハッシュ”を1つの文書にまとめ、それに署名)が扱いやすいことが多いです。

「署名=改ざん不可」ではない(検証可能にする仕組み)

電子署名は“改ざんできない魔法”ではありません。改ざんは理屈の上ではいつでも起き得ます。電子署名が与えるのは、「改ざんが起きたら検証で検出できる」ことと、「署名者の秘密鍵で確定された」という主張を、第三者が検証できることです。

ここが“被害最小化(ダメージコントロール)”の要点です。疑義が出たときに、争点を「記憶や口頭」ではなく「検証可能な事実」に落とせる。これが電子署名を入れる実務的な価値です。

鍵管理が弱いと、署名が強くても負ける

署名の強度は、アルゴリズム選定だけで決まりません。秘密鍵が誰でも触れる場所に置かれていたら、“誰が署名したか”が曖昧になります。次のような状態は、説明の場で弱点になります。

- 共有サーバ上の鍵を複数人が共用している

- CI/CDの秘密情報が適切に保護されていない

- 鍵のローテーション(更新)と失効の運用がない

この話はすぐPKI(証明書・CA・失効)に接続します。次章では「公開鍵をどう信頼するのか」を、証明書と運用の観点で整理します。

第5章:証明書とPKI—鍵の信頼を“運用”でつなぐ(CA/失効/更新)

電子署名の検証は公開鍵で行います。しかし実務で詰まるのは、「その公開鍵を信じていい根拠は?」という点です。ここを支えるのが証明書とPKIです。証明書は“この公開鍵はこの主体のものだ”という結びつきを、一定のルールと手続きで表現したものです。

現場の心の声はだいたいこうなります。

「結局、誰が誰を信じるって話でしょ?技術で解決しないやつじゃない?」

半分正解です。PKIは暗号だけで完結しません。だからこそ、運用設計が要になります。

証明書で最低限わかること

証明書には、少なくとも次の情報が含まれます(形式はX.509が一般的です)。

- 公開鍵

- 主体情報(組織名、CN、用途など)

- 有効期間(Not Before / Not After)

- 発行者(Issuer)と署名

検証者は、証明書の署名をたどって「この公開鍵は確かにこの主体のもの」と判断します。これが“信頼の連鎖”です。

失効(Revocation)がないと「鍵が漏れた後」につぶれる

鍵は漏えいする可能性があります。だからPKIには失効という概念が入ります。鍵が漏れた・不正利用の疑いがある・担当者が離職した、などの状況で「その証明書は信頼しない」という状態を表現できないと、署名が“いつまで有効か”が曖昧になります。

ここで重要なのは、署名時点では正当でも、後から鍵が危殆化した場合に、どう扱うかという整理です。監査や紛争になると「その署名は当時有効だったのか」「失効がいつ起きたのか」が争点になり得ます。

更新(ローテーション)を前提にした設計にする

長期運用では鍵と証明書の更新が発生します。更新が“予定外の障害”にならないように、最初から前提にしておくのが現場のコツです。

| 観点 | 設計ポイント |

|---|---|

| 署名検証 | “検証に必要な証明書チェーン”を証拠パッケージに同梱する(将来の検証を可能にする) |

| 鍵保護 | 鍵の保管場所とアクセス権を最小化し、署名操作をログ化する(誰が・いつ・何に) |

| 運用手順 | 更新時の移行手順をチケット化し、旧鍵の扱い(保管/失効/廃棄)を明文化する |

PKIは“技術の正しさ”よりも“運用の一貫性”が価値になります。次章では「いつ確定したか」を補強するタイムスタンプ(TSA)と、長期検証の考え方を扱います。

第6章:タイムスタンプ(TSA)と長期署名—あとから否認されないための時間軸

「その署名が“いつ”付けられたか」は、説明の場で効きます。障害対応なら「障害発生直後に保全した」、紛争なら「契約締結前に存在した」、監査なら「監査期間中に改変がない」。時間軸が入ると、主張が具体化します。

ここで登場するのがタイムスタンプです。タイムスタンプは“その時刻に、そのデータ(またはハッシュ)が存在した”ことを、第三者が検証できる形で残す仕組みです。電子署名と似ていますが、焦点が「時刻の確定」に寄ります。

タイムスタンプは「ハッシュに対して付ける」が基本

現実の運用では、巨大なログ束そのものにタイムスタンプを付けるより、ハッシュ(またはマニフェストのハッシュ)に対してタイムスタンプを付ける方が扱いやすいことが多いです。これで「このハッシュ値の対象は、その時刻に存在した」と説明できます。

ハッシュ → 署名 → タイムスタンプ、という積み上げは、後からの検証に強い構造になります。疑義が出たとき、争点の“ノイズカット”がしやすくなるからです。

長期検証で現実に起きる問題(アルゴリズム寿命)

暗号アルゴリズムは永久ではありません。安全性評価は時間とともに変わります。だから長期保管では「当時は安全だった」を将来に説明できる形にしておく必要が出ます。長期署名(LTV: Long Term Validation)の考え方は、この課題に対応します。

- 検証に必要な証明書チェーンや関連情報を“当時の状態で”残す

- 失効情報(失効していないことを示す材料)を適切に保持する

- 必要なら再タイムスタンプ/再署名で“時間の壁”を越える設計にする

ただし、ここは一般論で決め打ちすると危険です。必要十分な厳密さは、契約・規制・監査要件・保存年限で変わります。

現場の意思決定:どこまでやるべきか

タイムスタンプや長期署名は、入れれば入れるほど“強い”ですが、運用コストも上がります。だから判断軸が必要です。

| 要求 | 現実的な選択肢 |

|---|---|

| 社内説明が主(監査軽め) | ハッシュ台帳+署名(システム署名)で工程を固定 |

| 対外提出・紛争可能性あり | 署名+タイムスタンプ+受け渡し記録(チェーン・オブ・カストディ)をセット化 |

| 長期保存・規制要件 | 長期検証を前提に証明書チェーン・失効情報・再タイムスタンプ運用を設計 |

次章では、人間の手順を含む“受け渡しの説明”を強化するチェーン・オブ・カストディを扱います。暗号が強くても、手順が弱いと最後に崩れます。

第7章:チェーン・オブ・カストディ—人間の手順をハッシュで縛る(採取→保管→解析→提出)

チェーン・オブ・カストディは、証拠の“取り扱い履歴”を追跡可能にする考え方です。技術要素というより、運用と記録の設計です。ここが弱いと、どれだけ暗号が強くても「いつ誰が触れたのか分からない」になり、説明の土台が崩れます。

現場ではこんな声が出ます。

「忙しいのに、紙の記録とか増やせない」

その通りです。だからこそ、台帳を“人力の作文”にせず、工程の節目で自動生成・自動記録する設計が重要になります。これが運用の“被害最小化”です。

最低限の要素:誰が・いつ・何を・どう扱ったか

チェーン・オブ・カストディで最低限押さえるのは次です。

- 取得(採取):取得元、取得手順、担当、日時

- 保管:保管場所、アクセス権、封印(改変検知の仕掛け)

- 移送:移送手段、受領者、受領確認、移送前後のハッシュ

- 解析:作業用コピーの作成、解析者、解析環境、出力物の管理

- 提出:提出物の範囲、提出時点のハッシュ、署名、タイムスタンプ

ポイントは「原本に手を入れない」ことと、「節目ごとにハッシュを取り直して連続性を示す」ことです。前章までの伏線がここで回収されます。

証拠パッケージの形(後工程で揉めないための束ね方)

対外説明や監査で揉めにくい“束ね方”の一例です。案件により増減しますが、考え方は共通です。

- 対象一覧(マニフェスト):ファイル名、サイズ、取得元、SHA-256などのハッシュ

- マニフェストへの電子署名(誰が確定したか)

- タイムスタンプ(いつ存在したか)

- 受け渡し記録(誰がいつ受領したか)

- 検証手順(第三者が再計算できるように)

これを整えると、議論が“中身の解釈”に集中しやすくなります。逆に、これがないと議論が“証拠の真正性”に吸い込まれ、技術的な本題に進めません。結果として、現場の追加作業が増えます。

相談導線:一般論では決めにくいポイント

チェーン・オブ・カストディは、組織の責任分界・委託範囲・規程・監査要件・訴訟リスクで最適解が変わります。例えば、クラウド監査ログをどの粒度で保全するか、委託先から受領したデータをどう封印するか、社内の誰が署名主体になるべきか、などは一般論だけで決め打ちすると危険です。

判断に迷う場合は、依頼判断として早めに整理した方が、後からの手戻りを“鎮火(クールダウン)”しやすくなります。

問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話番号:0120-838-831

次章では、ログそのものを“改ざんされにくい形”に設計する話へ進みます。証拠保全を毎回イベント対応にしないための、日常運用の設計です。

第8章:ログ改ざん耐性の設計—WORM/append-only/ハッシュチェーン/署名付きログ

証拠保全を「事件が起きたときだけの特別対応」にすると、現場は毎回つらくなります。忙しい中で手順が揺れ、台帳が抜け、説明が弱くなり、追加調査が発生する。これを“被害最小化(ダメージコントロール)”の観点で抑え込むには、平常時から「改ざんしにくい」「改ざんしても検知できる」ログ基盤に寄せておくのが効きます。

ログを強くする発想は2系統ある

ログ改ざん耐性には、大きく2つの方向があります。両方を組み合わせると強度が上がります。

- 改ざんしにくくする:WORM(Write Once Read Many)や保持ポリシーで“消せない/上書きできない”に寄せる

- 改ざんを検知できる:ハッシュチェーン、署名、タイムスタンプで“変えたらバレる”を担保する

前者はストレージや権限制御、後者は暗号と運用の話です。どちらか片方だけだと、説明の場で弱点が残ります。

WORMと保持(Retention)の基本設計

WORMは、書き込んだら一定期間は削除や上書きができないようにする考え方です。製品やクラウド機能の名称はさまざまですが、設計の論点は共通です。

| 論点 | 設計の着眼 |

|---|---|

| 保持期間 | 監査要件・契約・社内規程に合わせ、最低期間と延長手順を決める |

| 削除権限 | “運用者が消せる”状態を避け、例外削除は別承認フロー(職務分掌)にする |

| 隔離 | 収集元と別アカウント/別権限/別ネットワークに寄せ、横展開リスクを下げる |

現場の本音として「運用が増えるのはイヤ」は自然です。だから最初から“自動化で運用を増やさない”前提で設計するのが重要です。ログは溜めるだけではなく、取得・転送・封印・検索までが一連です。

append-onlyと“追記しかできない”ログ

アプリケーションログや監査ログは、できるだけ“追記型”に寄せます。追記型が成立すると、編集や差し替えの余地が減り、改ざん検知設計が簡単になります。

- ローカルに保持しつつ、遠隔の集約基盤に即時転送する(単一障害点を減らす)

- ログファイルは追記専用にし、ローテーションは規約化する(規則的に区切る)

- 集約側は保持ポリシーで削除・上書きを難しくする

「ログはローカルで十分」という感覚は分かりますが、説明の場では“運用者が触れる場所”にあるだけで疑義が出ます。集約と隔離は、トラブルが起きたときの“議論の過熱”をクールダウンさせる役割があります。

ハッシュチェーンと署名付きログ(改ざん検知の仕掛け)

改ざん検知を強くする典型は、ログを一定単位(例えば1分、1時間、1ファイル)で区切り、各単位のハッシュを連結して鎖(チェーン)にする方法です。前のハッシュを次に含めることで、途中を差し替えると後続が連鎖的に不整合になります。

さらに“誰が確定したか”を強化するには、次が効きます。

- チェーンの先頭や各区切り点のハッシュ一覧(マニフェスト)に電子署名を付ける

- 重要局面(インシデント発生直後、日次締め)でタイムスタンプを付ける

ここで大事なのは、アルゴリズム名と手順を固定し、検証者が再計算できる形で残すことです。仕掛けが高度でも、検証手順が曖昧だと実務では弱くなります。

現実的な最小アーキテクチャ(まずここから)

- ログ収集:各システムから集約基盤へ自動転送(転送失敗は監視)

- 封印:集約基盤で保持ポリシー(削除・変更の抑え込み)

- 台帳:日次でマニフェスト(対象一覧+ハッシュ)を生成

- 確定:マニフェストに署名し、必要に応じてタイムスタンプ

- 検索:普段の運用で検索・分析し、手順を“習慣化”して揺れを減らす

ここまで整えると、インシデント時の保全が特別対応になりにくく、説明の準備が自然に進みます。次章では、監査・紛争・インシデント対応で実際に求められる「証拠パッケージ」の作り方と、契約・責任分界の論点を扱います。

第9章:監査・紛争・インシデント対応の実務—検証可能な「証拠パッケージ」の作り方

現場が本当に困るのは、技術の難しさより「説明の難しさ」です。障害を直すだけなら走り切れる。でも、その後に監査・顧客報告・法務レビューが続くと、“何をどう扱ったか”を説明できない部分がボトルネックになります。

よくある心の声はこうです。

「復旧はした。けど“本当に改ざんはない”って、どうやって証明するの?」

この疑問は当然です。だから実務では、結論の説得力を“検証可能な形”に落とした束、つまり証拠パッケージを作ります。

証拠パッケージの基本セット(第三者が検証できる形)

目的が監査・対外説明・紛争対応に寄るほど、次のセットが効きます。

- 対象範囲の宣言:どの期間、どのシステム、どのログを対象にしたか

- 取得方法の記録:取得元、取得手順、担当、日時(タイムゾーン含む)

- マニフェスト:対象ファイル一覧、サイズ、ハッシュ(例:SHA-256)

- 確定情報:マニフェストへの電子署名(主体の明確化)

- 時間の補強:必要に応じてタイムスタンプ

- 受け渡し記録:移送経路、受領者、移送前後のハッシュ

- 検証手順:第三者が再計算できるコマンド・手順(手順書として)

ポイントは「単発のハッシュ値」ではなく、「範囲・手順・確定・検証」を束ねることです。これにより、議論が“真正性そのもの”で過熱しにくくなります。

現場で崩れやすいところ(再現不能になる原因)

パッケージが弱くなる典型は、次のような“説明の穴”が残るケースです。

- 対象範囲が曖昧(どのホストの、どのログか)

- 取得時点が曖昧(障害の前後関係が追えない)

- 作業用コピーと原本が混ざる(編集・整形が入ったか分からない)

- 検証手順がない(相手側が再計算できない)

- 鍵の主体が曖昧(誰の署名か説明できない)

こうなると、後から“追加の材料”を求められ、現場の負担が増えます。最初から束ねておく方が、総工数は下がりやすいです。

責任分界と契約で揉めやすい論点(事前に決めておくとラク)

特に委託先やクラウドが絡むと、ログと証拠の扱いは契約・責任分界の問題になります。一般論では決めにくいので、論点を先に並べておくのが現場の知恵です。

| 論点 | 決めるべきこと(例) |

|---|---|

| 保全範囲 | 対象ログ、保持期間、収集頻度、欠損時の扱い |

| アクセス権 | 誰が閲覧できるか、削除権限の例外手続き、職務分掌 |

| 提出形式 | マニフェスト、署名、タイムスタンプ、検証手順の有無 |

| 緊急対応 | 障害時の優先順位、連絡経路、証拠保全の“最初の一手” |

ここが曖昧だと、インシデント後に「誰の責任で何を出すのか」が争点になり、技術以外の負担が急増します。証拠性の設計は、現場の負担を下げるための設計でもあります。

「一般論の限界」が出るポイント

証拠の真正性は、暗号・運用・契約・体制が絡むため、一般論だけで“正解を断言”しにくい領域です。例えば、どのログを原本とみなすか、どの時点でタイムスタンプが必要か、誰を署名主体にするか、保持期間をどう決めるかは、案件ごとの前提で変わります。

「現場の運用を増やしたくない」本音を守りつつ、監査や対外説明に耐える形に落とすには、システム構成・契約・責任分界をまとめて設計する必要があります。判断に迷う場合は、株式会社情報工学研究所のような専門家へ相談し、要件整理から“収束(クールダウン)”させる方が結果的に早いことが多いです。

問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話番号:0120-838-831

次章では、ここまでの伏線を回収し、「真正性は暗号だけでなく運用と自動化で守る」という帰結に向けて、明日からの最小実装チェックリストと、導入判断の軸をまとめます。

第10章:帰結—真正性は暗号だけでなく「運用と自動化」で守る:明日からの最小実装チェックリスト

ここまでの話を一言でまとめると、電子署名やハッシュは“強力な道具”ですが、それ単体では真正性の説明を完結できません。真正性が本当に問われる局面(監査、対外報告、紛争、委託先との責任分界)では、「何を」「いつ」「誰が」「どの手順で」扱い、その結果を第三者が検証できる形で残せるかが勝負になります。

現場の本音は、だいたいこうです。

「これ以上、運用を増やしたくない。ツールも増やしたくない。」

その感覚は正しいです。だからこそ答えは“追加作業”ではなく、“ブレを消す自動化”になります。工程の節目でハッシュと台帳が自動生成され、確定(署名・必要ならタイムスタンプ)が自動で回り、受け渡し記録が自然に残る。ここまで寄せると、インシデント時の作業が増えにくく、後からの説明もクールダウンしやすくなります。

最小チェックリスト(いまある運用を壊さずに強くする)

明日からできる“最小”を、工程順に並べます。ここでの狙いは「一般論として最低限の説明力を確保する」ことです。

- 対象範囲を宣言する

どの期間・どのシステム・どのログ/ファイルを対象にしたかを先に決め、チケット等に固定する。 - 取得手順を固定する

収集手順(ツール名・オプション・実行主体)を標準化し、担当者の裁量を減らす。 - 取得直後にハッシュを取る

対象(原本または原本相当)に対してハッシュ(例:SHA-256)を計算し、台帳へ貼る。可能ならサイズ・取得元・日時もセットにする。 - 作業用コピーと原本を分ける

整形、検索、加工は作業用コピーで実施し、原本(または原本相当)は読み取り中心で保管する。 - 工程の節目で再ハッシュする

移送・受領・解析開始など、節目でハッシュを再計算し、連続性を示せる状態にする。 - マニフェスト化する

対象一覧(ファイル名・サイズ・ハッシュ)を1つのマニフェストにまとめ、提出や受け渡しの単位を“束”にする。 - 確定主体を決める

マニフェストを誰が確定するか(システム署名/組織署名)を決め、鍵管理とログを整える。

この段階でも「説明不能な穴」をかなり埋められます。ただし、対外提出や紛争可能性がある場合は、次の層が効いてきます。

一段上のチェックリスト(対外説明・監査を見据える)

- 保持と隔離:収集先(保管先)を収集元と分離し、削除・上書き権限を抑え込む(保持ポリシー/職務分掌)。

- 電子署名:マニフェストへの署名で「誰が確定したか」を第三者が検証できる形にする。

- タイムスタンプ:必要な局面で「その時刻に存在した」を補強し、後からの否認余地を減らす。

- 受け渡し記録:移送前後のハッシュ、受領者、日時、経路をセットで残し、チェーン・オブ・カストディを成立させる。

- 検証手順の同梱:第三者が再計算できるよう、手順書(何をどう計算するか)を証拠パッケージに含める。

ここまで来ると、議論が“真正性そのもの”で過熱しにくくなります。結果として、現場の説明負担が減り、対応が収束しやすくなります。

どこまでやるべきか(要件別の現実解)

| 要件の強さ | 現実的な到達点 | 主な狙い |

|---|---|---|

| 社内説明中心 | 取得手順固定+ハッシュ台帳+作業用コピー分離 | “どこで変わった?”の泥沼を避ける |

| 顧客報告・監査あり | マニフェスト+署名+節目再ハッシュ+受け渡し記録 | 第三者検証で説明を短くする |

| 紛争・長期保存 | タイムスタンプ+長期検証を前提に情報同梱(証明書等) | 後からの否認余地を減らす |

ここで大事なのが「一般論の限界」です。どのログを原本扱いするか、どの粒度でタイムスタンプが要るか、誰が署名主体になるべきか、保持期間をどう設計するかは、案件の契約・責任分界・体制・規程で変わります。一般論だけで決め打ちすると、いざという時に“説明の穴”として噴き出します。

依頼判断としての結論(運用の収束点を作る)

真正性の議論は、暗号だけでは終わりません。むしろ「運用」「自動化」「契約・責任分界」の設計で勝敗が決まります。現場の負担を増やさずに説明力を上げるには、要件整理と設計が必要です。

具体的な案件・契約・システム構成で悩んだときは、一般論を積み上げて迷路に入るより、株式会社情報工学研究所への相談・依頼を検討した方が、最終的な手戻りと説明コストを抑え込みやすいです。問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話番号:0120-838-831

「どこまでの厳密さが必要か」を先に確定し、その要件に合わせて、データ保全・ログ基盤・署名・タイムスタンプ・受け渡しを一体で設計する。これが、現場の温度を下げ、対応を収束させる最短ルートになります。

付録:主要プログラミング言語別の注意点(ハッシュ/署名/ログ保全の実装で起きやすい落とし穴)

同じ「ハッシュ」「署名」を実装しても、言語や実行環境の癖で“検証不能”になりがちなポイントがあります。ここでは、暗号そのものより「証拠性(検証可能性)を壊す要因」を中心に整理します。

共通の注意点(言語を問わず必ず押さえる)

- 文字列ではなくバイト列に対して計算する:テキストを介すると改行・文字コード・正規化で差分が出る。入力は「どのエンコーディングでバイト化したか」まで含めて固定する。

- シリアライズの揺れを潰す:JSONやYAMLは表現が複数あり得る。署名対象にするなら、キー順や空白、数値表現を固定できる“正規化(カノニカル化)”が必要になる。

- ハッシュ対象を明確にする:ファイル本体か、ファイル群のマニフェストか、アーカイブか。対象が揺れると検証者が再現できない。

- 鍵はコードや設定ファイルに埋め込まない:鍵管理が崩れると「誰が署名したか」が崩れる。アクセス権・監査ログ・ローテーション前提で扱う。

- 依存ライブラリの更新で結果が変わる前提を持つ:暗号実装の差異やデフォルト挙動の変更で、署名フォーマットや出力が変わることがある。検証手順とバージョン情報を残す。

C / C++

- メモリ境界と未初期化領域:バッファ長の誤りや未初期化領域を含めてハッシュすると、実行ごとに結果が揺れる原因になる。

- バイナリI/Oの徹底:プラットフォーム差(改行変換等)を避け、必ずバイナリとして読み書きする。

- 暗号ライブラリのAPI誤用:署名・検証の前処理(ハッシュ方式やパディング等)が一致していないと検証不能になる。フォーマット(DER等)も含めて固定する。

Java

- 文字コード指定の明示:デフォルト文字セット依存のままバイト化すると環境で変わる。常にUTF-8等を明示する。

- プロバイダ差:JCEのプロバイダや設定差で挙動が変わることがある。検証手順にはJDKとプロバイダ情報を残す。

- キーストア運用:鍵や証明書の保管形態(JKS/PKCS#12等)とアクセス権の設計が必要。運用が曖昧だと主体性が崩れる。

C# / .NET

- 改行・正規化の混入:文字列操作を挟むほど差分が出る。署名対象はバイト列に固定し、途中でToString()等を挟まない。

- 証明書ストア依存:証明書の配置場所や権限設計が運用そのものになる。誰が署名できるか(実行主体)を監査できる形にする。

- 例外処理の握りつぶし:暗号API失敗時にフォールバックで“別の方法”に流れると検証不能になる。失敗は失敗として止める設計が重要。

Python

- bytesとstrの混同:str→bytes変換時のエンコーディングが揺れるとアウト。入力・出力の境界でエンコーディングを固定する。

- 依存関係の差:暗号ライブラリやOpenSSLのバージョン差で挙動が変わることがある。検証環境の再現性(バージョン固定)が重要。

- ログ出力の揺れ:辞書の順序、浮動小数点の表現、タイムゾーン処理などで“同じ内容のつもり”が崩れやすい。構造化ログの正規化が必要。

JavaScript / Node.js

- 文字列の正規化とUTF-16の落とし穴:内部表現とバイト列変換の境界で差分が出る。署名対象は常に明示的にBuffer化し、手順を固定する。

- 依存パッケージの更新頻度:同じコードでも依存更新で挙動が変わりやすい。ロックファイル管理と検証手順の同梱が必須。

- JSONの表現揺れ:キー順、空白、数値表現が変わる。署名対象にするならカノニカル化(表現の固定)が必要。

Go

- バイト列中心で設計しやすい反面、対象範囲の設計が重要:何をハッシュ/署名対象にするか(マニフェスト化など)を先に決めないと運用が崩れる。

- 時刻とタイムゾーン:ログ・台帳の時刻が混在すると後から説明が難しい。タイムゾーンを固定し、出力形式も固定する。

Rust

- 安全に実装しやすいが、フォーマットの固定が別問題:シリアライズ形式や署名フォーマットを明確にしないと検証不能になる。

- 鍵管理の境界設計:安全に書けても、鍵をどこに置き、誰が署名できるかの運用が弱いと主体性が崩れる。

PHP

- 文字列処理の暗黙変換:エンコーディングや改行の暗黙処理が混じると検証不能になりやすい。入力はバイト列として扱い、変換は明示する。

- 環境差(拡張・設定):OpenSSL拡張や設定差で挙動が変わることがある。検証環境の情報を残す。

Ruby

- Encodingの扱い:文字列のEncodingが混在すると、同じ見た目でもバイト列が変わる。入力と出力の境界で固定する。

- ログの整形癖:出力の整形や改行の扱いで差分が出やすい。証拠性が必要なら“整形前の原本”を別保管する。

Shell(bash等)/ PowerShell

- コマンド出力の揺れ:ロケール、タイムゾーン、権限、実行ユーザーで結果が変わる。証拠パッケージにするなら、環境情報を同梱する。

- パイプ処理の不可逆変形:整形(cut/sed/awk等)を挟むと“原本”が失われる。原本の保全と作業用出力を分離する。

- PowerShellの文字列と改行:テキスト扱いの段階で改行やエンコーディングが変わり得る。ハッシュ対象はバイト列に固定する。

SQL(DB内データのハッシュ/署名)

- 順序が保証されない:同じ集合でも並び順が変わるとハッシュが変わる。必ずORDER BYと、型の正規化(NULLや小数)を固定する。

- 文字列正規化:トリムや大文字小文字、正規化の扱いで差分が出る。ルールを決めて明文化する。

- 取得時点の一貫性:更新が走る中で集計すると“その瞬間のスナップショット”にならない。トランザクション境界やスナップショットの取り方が重要。

付録の結論(言語より“要件と運用”が先)

どの言語でも、暗号ライブラリを呼ぶだけなら難しくありません。本当に難しいのは「検証者が再現できる形で、対象範囲・表現・工程・主体を固定する」ことです。ここは一般論だけでは詰め切れず、システム構成、委託関係、監査要件、保存年限で最適解が変わります。

だからこそ、具体的な案件・契約・システム構成で悩んだ時点で、株式会社情報工学研究所への相談・依頼を検討するのが合理的です。必要十分な厳密さを定義し、運用を増やさずに説明力を上げる設計へ落とし込むことで、現場の負担を抑え込み、対応を収束させやすくなります。問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 電話番号:0120-838-831

電子署名とハッシュの基本を理解し、改ざん防止と証拠能力を確保できます。

2024~2026年の法令改正と関連コスト増への対応策を把握できます。

BCP連携で災害・攻撃時にもデジタル証拠を失わない設計が可能になります。

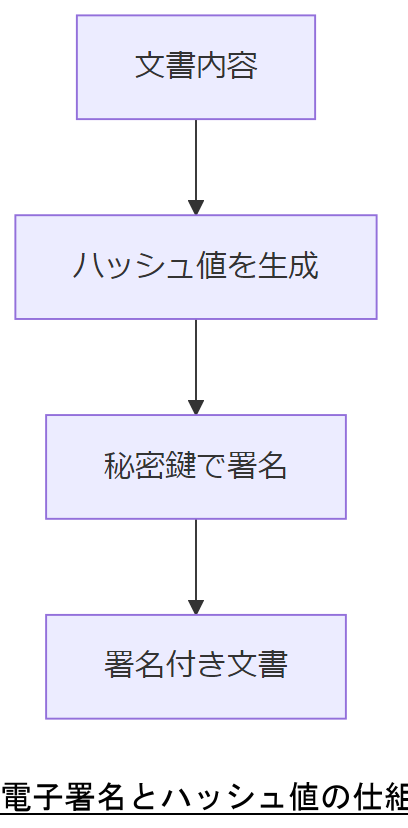

電子署名とハッシュ値の仕組み

電子署名とは、デジタルデータの作成者と改ざんされていないことを示す仕組みです。具体的には、文書の内容を一定の長さに要約したハッシュ値を生成し、その値に作成者の秘密鍵で署名を行います。受信者は発信者の公開鍵で署名を検証し、ハッシュ値の一致を確認することで内容の真正性を担保できます。

ハッシュ関数は、入力がわずかでも変わると全く異なる出力を生成し、それを元のデータに戻すことが極めて困難です。この特性を利用し、電子署名時にはSHA-256などの安全性評価をクリアした関数が用いられます。

仕組みの流れ

電子署名とハッシュ値の基本的な手順を整理します。

電子署名は「改ざん防止と作成者証明」の両輪です。実装時はハッシュ関数の選定と鍵管理を忘れずご説明ください。

実際にテスト環境で署名・検証を行い、ハッシュ値の一致確認手順を自社システムで試すことを推奨します。

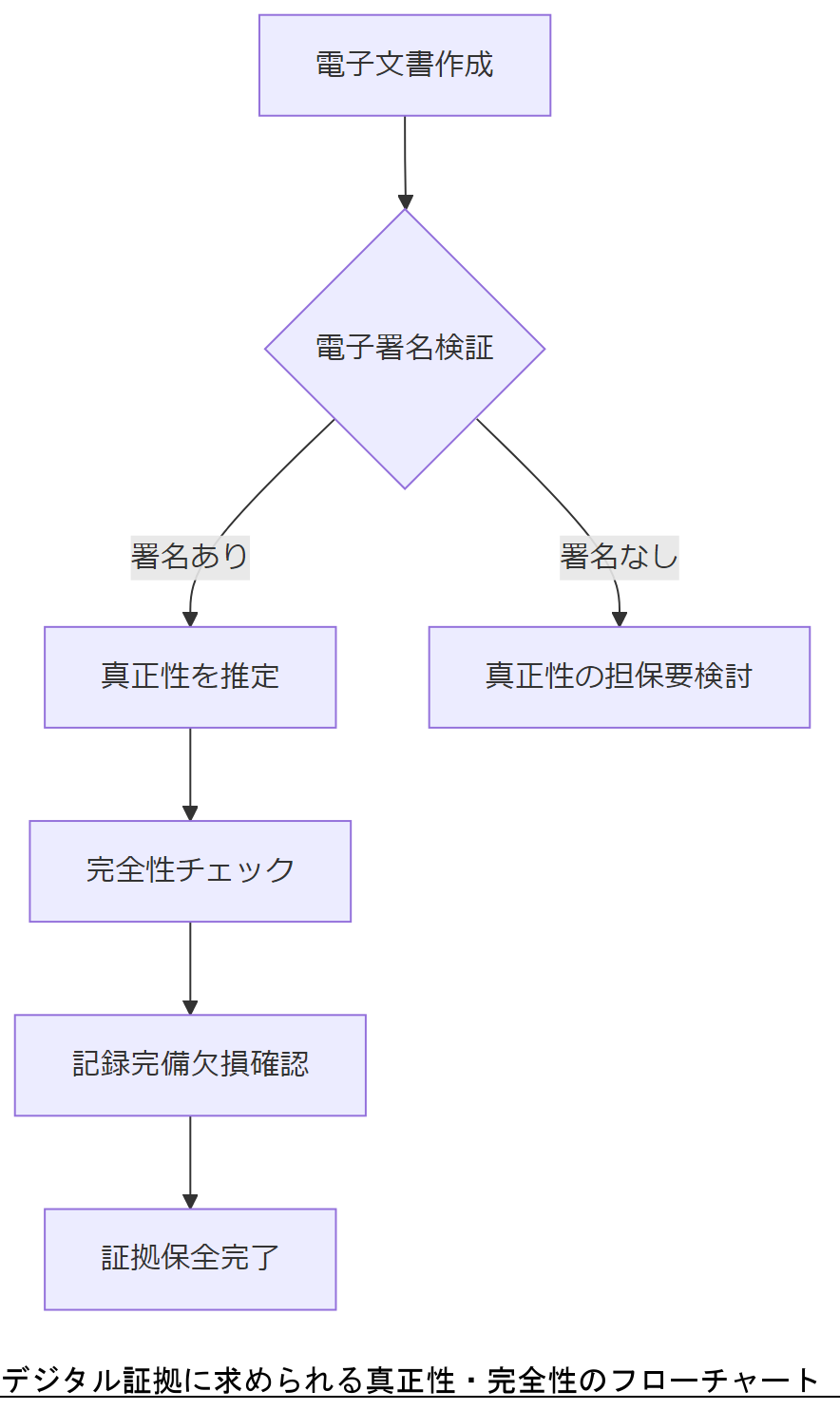

デジタル証拠に求められる真正性・完全性

デジタル証拠として利用する電子文書は、改ざんを許さない真正性と、内容に欠落や重複がない完全性が法令で求められます。電子署名法第3条では、「電磁的記録(電子文書等)は、本人による一定の電子署名が行われているときは、真正に成立したものと推定する」と定められています。

真正性の要件

真正性とは、「記録が正当な権限の下に作成され、虚偽入力、書き換え、消去、混同が防止されていること」を指します。医療分野向けガイドラインでは、ネットワーク越しの外部保存時にも同様の防止策を講じる必要があると明記されています。

完全性の要件

完全性とは、「電磁的記録が完全かつ正確であり、かつ作成・変更・削除の責任の所在が明確であること」です。医薬品申請のガイドラインでは「完全、正確であるとともに、作成・変更・削除の責任の所在が明確」と規定されています。

真正性・完全性の定義は法令に沿った用語ですが、運用時には「何をもって改ざん防止と欠落確認とするか」を明確に共有ください。

証拠文書の受け渡しフロー上で「署名あり」「完全性チェック」フェーズを必ず設け、検証結果をログに残す運用を実践してください。

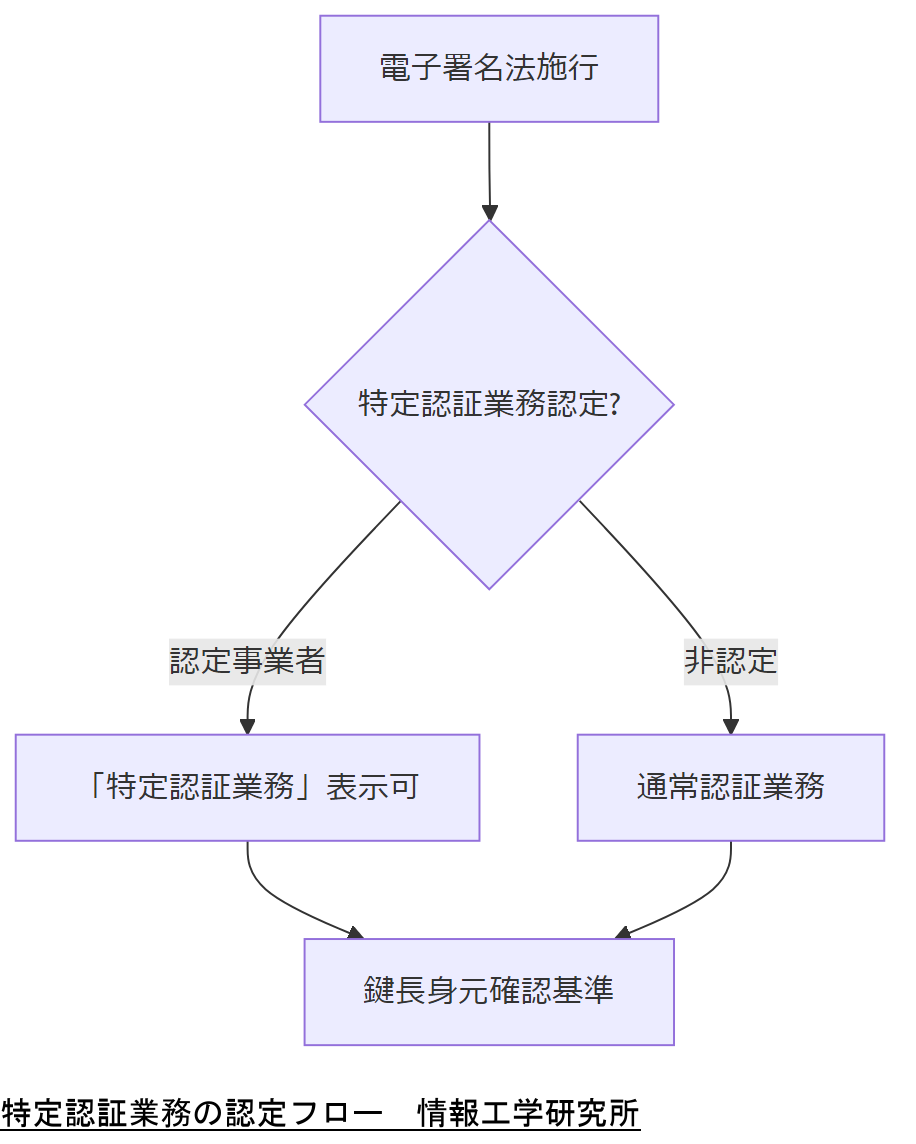

国内法令・ガイドライン早わかり

日本国内において電子署名と認証業務は「電子署名及び認証業務に関する法律」(電子署名法)に基づき規定され、特に一定基準を満たす認証事業者は国の認定を受ける特定認証業務として優遇されます。

電子署名法の概要

電子署名法(平成12年法律第102号)は2001年4月1日に施行され、電子文書に付与された署名について「真正に成立したものと推定」する規定を設けています。これにより、押印文書や手書きサインと同等の法的証拠力を認めます。

特定認証業務の認定制度

特定認証業務は、電子署名を検証する情報が本人に係ることを証明する事業者が主務大臣の認定を受けて行う業務を指します。認定を受けた事業者は「特定認証業務」の名称を表示でき、利用者に対する信頼性と安全性を担保できます。

認定要件と主なガイドライン

認定要件には、鍵長2048ビット以上のRSA方式または同等以上の暗号強度を有する方式の採用、厳格な身元確認プロセス、業務運用基準の遵守などが含まれます。暗号アルゴリズムや鍵更新スケジュールについてはデジタル庁の指針が公布されています。

国内法令では特定認証業務の認定要件が詳細に定められています。認定を目指す際は基準遵守事項を正確に把握ください。

認定申請の前段階として、現在の鍵管理体制や本人確認手順を棚卸し、要件ギャップを明確化することをお勧めします。

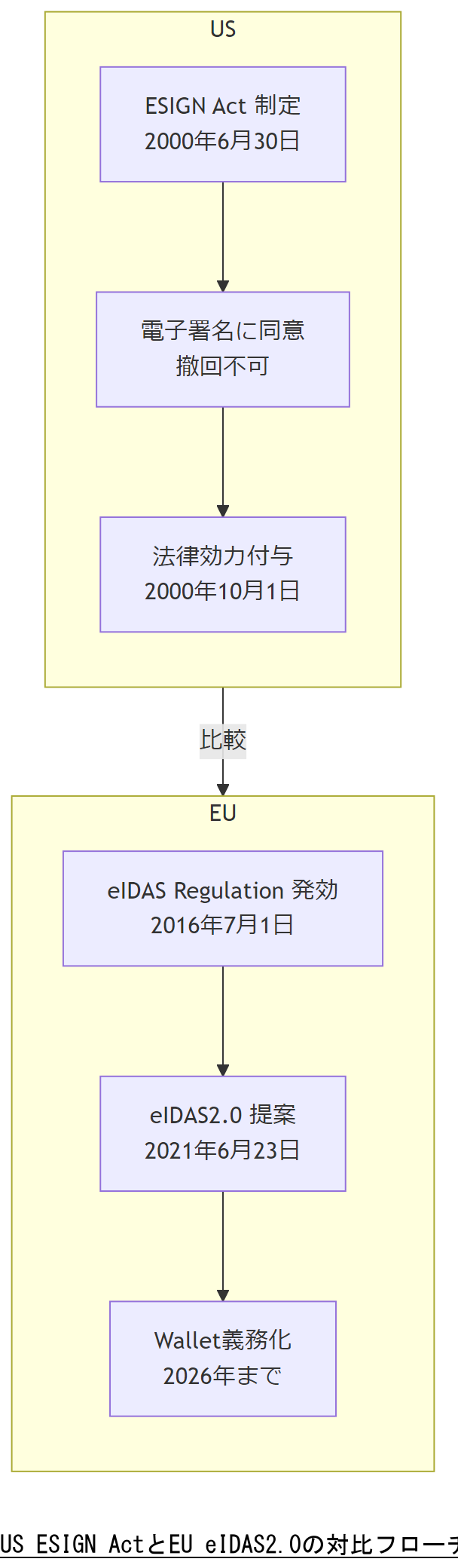

海外動向:US ESIGN Act・EU eIDAS2.0 の要点

米国のElectronic Signatures in Global and National Commerce Act(ESIGN Act)は、2000年6月30日に制定され、2000年10月1日より電子記録および電子署名が州間取引や外国貿易において書面と同等の効力を有することを規定しています。 この法令は、消費者が電子的手段による情報提供に明示的に同意し、かつ同意を撤回していない場合に限り適用されることを定めています。

ESIGN Actでは、電子記録や電子署名が法的に拒否されることを禁止し、電子的手段で契約を締結した文書は有効とみなされる旨を明文化しています。 ただし、特定の例外(例:家庭裁判所の通知、遺言など)が存在し、これらは法令で別途取り扱いが規定されています。

欧州連合(EU)では2016年7月1日にeIDAS Regulation(電子IDおよび信頼サービスに関する規則)が施行され、電子署名、電子印章、時間認証、認証配信サービスなどの信頼サービスを横断的に規定しています。 さらに2021年6月23日に提案されたeIDAS2.0(European Digital Identity Framework)は、EU Digital Identity Walletを導入し、2024年5月に改正版が発効、2026年までに全加盟国でウォレットの提供を義務付ける見通しです。

US ESIGN Act の要点

- 電子記録・電子署名を紙文書と法的同等と認定する規定(Sec. 101)。

- 消費者の明示的同意と撤回要件を設定。

- 一部の法定文書に対する例外規定を維持。

EU eIDAS2.0 の要点

- EU域内横断の電子IDおよび信頼サービスの枠組みを確立。

- EU Digital Identity Wallet導入によるデジタルIDの相互承認。

- 2026年までにウォレット提供を各加盟国に義務付け。

米国・EUの法制度は施行タイミングや同意要件が異なります。国際取引時は双方の要件比較を社内で周知ください。

グローバル契約では、相手国の電子署名要件を契約書に明記し、運用フローに適切な検証・同意段階を組み込むことが重要です。

コンプライアンスとガバナンス設計

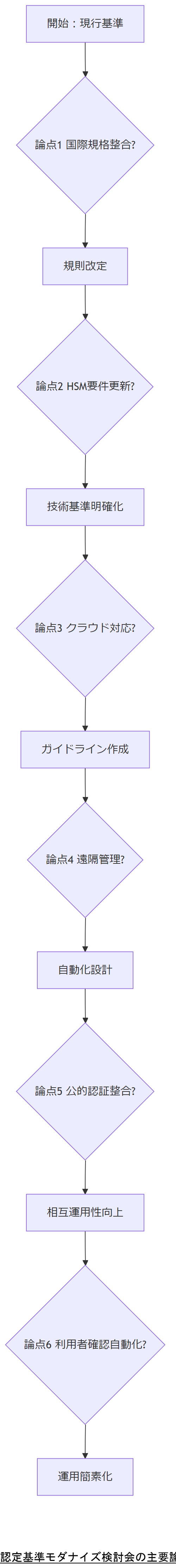

電子署名法認定基準のモダナイズ検討会では、最新の国際的リスクマネジメント基準に合わせた規定の整備やクラウド対応の明確化など、合計6項目の論点が示されました。

論点❶:国際基準との整合性

リスクマネジメントにおけるISO/IEC 27001などの国際規格と照らし合わせ、認定基準を更新する必要が指摘されました。

論点❷:暗号装置の技術基準更新

認証局が秘密鍵を保管・管理するハードウェアセキュリティモジュール(HSM)の要件を最新技術に対応させる見直しが求められています。

論点❸:クラウドサービス対応

認証局設備をオンプレミスからパブリッククラウドに移行する際のセキュリティガイドライン整備が検討されています。

論点❹:遠隔操作と自動化

認証設備の遠隔管理や利用者認証における自動化技術を導入するための制度設計が議論されました。

論点❺:公的認証との整合

公的個人認証法に基づく認証業務との差異を解消し、相互運用性を高めることが目的です。

論点❻:利用者確認の自動化

クラウド時代に対応した本人確認の自動化ルールを整備し、運用負荷の軽減を図る検討がなされています。

検討会で示された論点は国際規格・技術基準・運用プロセスに及びます。各論点の自社適用範囲と優先度を共有してください。

論点ごとに担当部門を決め、現状ギャップ分析を実施したうえで、対応スケジュールの策定を進めてください。

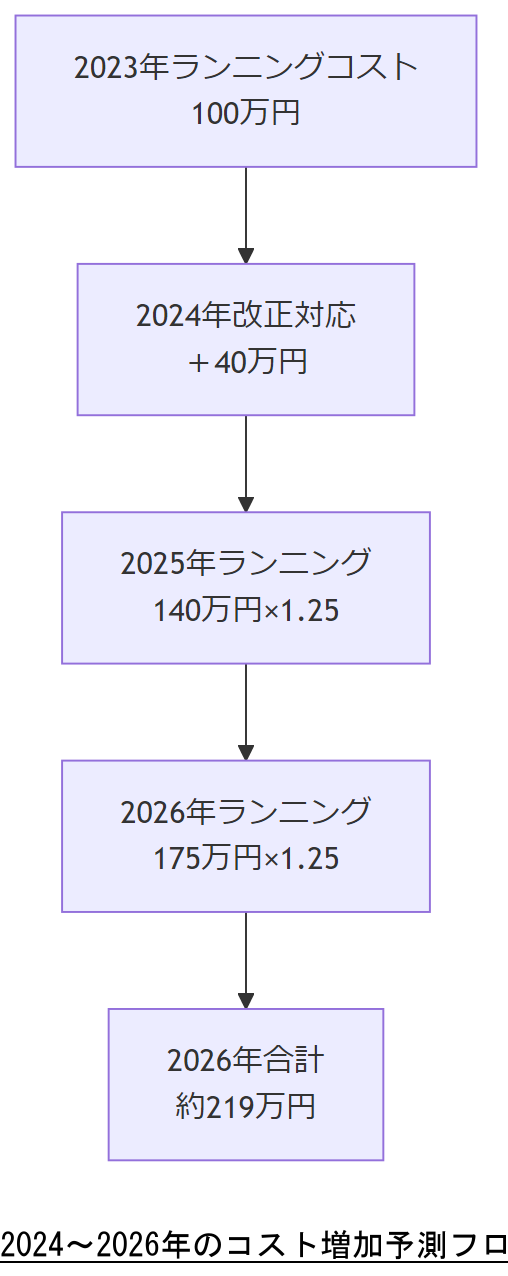

運用コストと2026年までの費用予測

電子署名システムやハッシュ値管理を導入・運用するにあたっては、初期導入費用だけでなく

定期的なシステム更新、証明書の発行・更新費用、鍵管理インフラ維持コストなど、多岐にわたる費用項目を把握する必要があります。2024年の電子帳簿保存法改正に伴い、請求書等の電子保存義務化によるシステム増強コストは初年度で約30~50万円と試算されており、その後ランニングコストとして年20~30%増加が見込まれます。

初期導入費用

- 電子署名プラットフォーム導入費:50~100万円程度

- ハードウェアセキュリティモジュール(HSM)設置費用:100~200万円程度

- 内部手順整備・教育コンサルティング費用:30~50万円程度

年間ランニングコスト

- 証明書発行・更新費用:10~20万円/年

- クラウド証明書保管料:20~40万円/年

- システム運用・監視保守費用:50~80万円/年

2024~2026年のコスト予測

改正電帳法対応によるシステム強化は2024年1月実施が必須となり、初年度増分コストは約40万円、以降は既存ランニングコストに対し年率25%の増加を見込む試算です。2026年には合計ランニングコストが2023年比で約1.6倍に膨らむ可能性があります。

コスト試算は見積もりモデルです。年度ごとの増分要因(法改正対応・証明書更新・保守料増)を社内で明示し、予算承認を得てください。

各コスト項目の見積根拠を明確化し、ベンダー比較や内製化検討の余地を評価することで費用対効果を最適化できます。

BCP:データ3重化と3段階運用

事業継続計画(BCP)では、データの可用性を確保するために3重化保存を基本とし、通常運用時・無電化時・システム停止時の3段階のオペレーションを想定することが必須です。災害や停電発生時も速やかにバックアップへフェイルオーバーできる設計を行います。

3重化保存の構成例

3重化とは、オンサイト、オフサイト(遠隔地)、クラウドの3箇所に同一データを保管し、それぞれ異なる障害リスクに対応する方式です。オンサイトは高速リード/ライト、オフサイトは災害対策、クラウドは長期保管と多重冗長性を担保します。

3段階オペレーション

- 通常運用時:オンサイトをプライマリに読み書き、オフサイト・クラウドに逐次レプリケーション

- 無電化時:オンサイト電源障害時はUPS給電またはオフサイト拠点の電源を活用し一時運用

- システム停止時:システム障害時はクラウド環境へ切り替え、DRサイトで業務継続

| ステージ | 主な対策 | 使用リソース |

|---|---|---|

| 通常運用 | リアルタイムレプリケーション | オンサイト |

| 無電化時 | UPS/発電機、オフサイト | オフサイト |

| システム停止時 | クラウドDR切替 | クラウド |

BCPでは3重化と3段階オペレーションを理解・共有し、各フェーズの切り替え基準と責任分担を明確にしてください。

定期的にリハーサルを実施し、オンサイト・オフサイト・クラウドそれぞれの切り替え手順の実効性を検証してください。

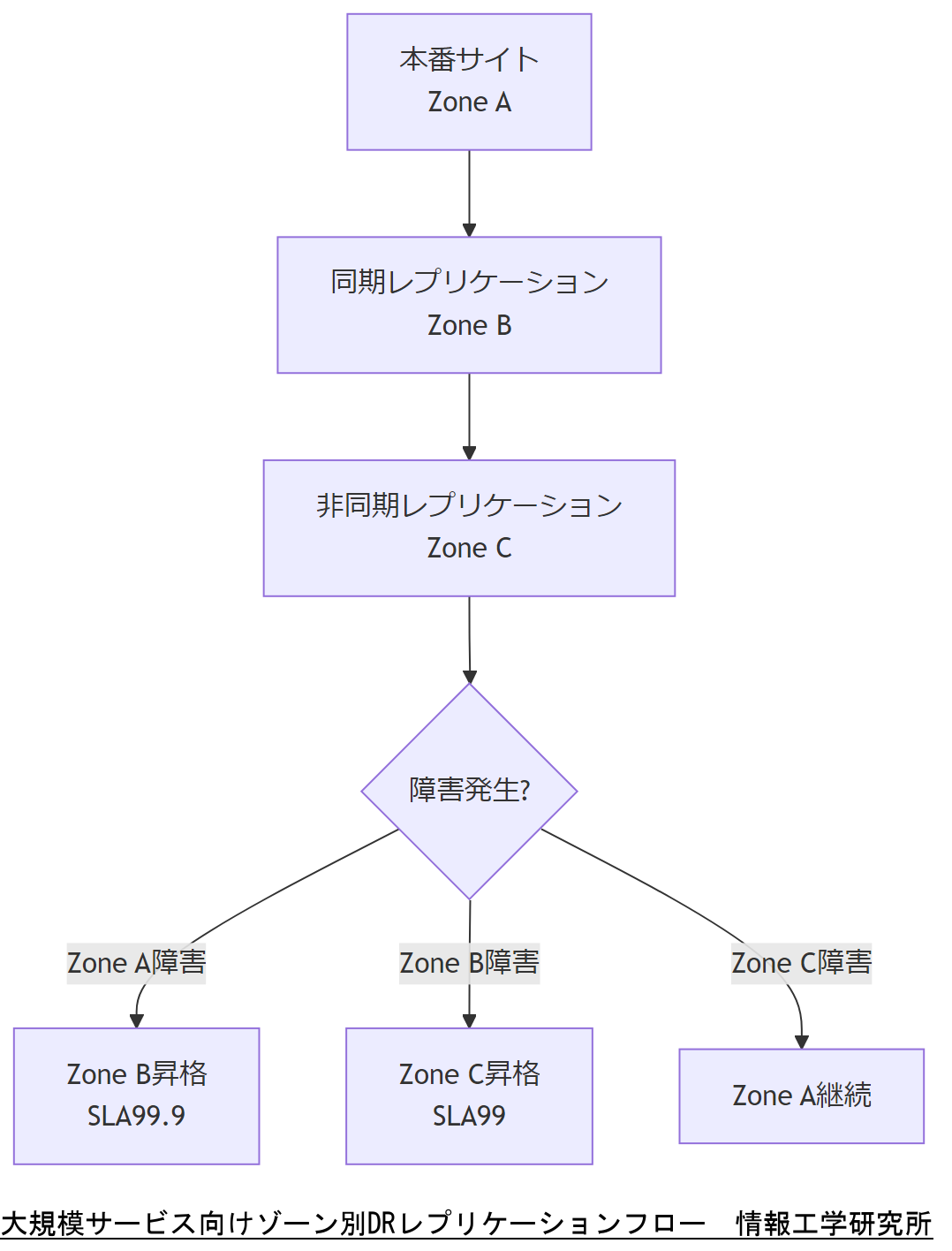

10万人超ユーザー対応の細分化BCP

ユーザー数10万人を超える大規模サービスでは、単一フェーズのBCPでは対応が困難です。各フェーズを細分化し、SLA(サービス水準保証)ごとに運用レイヤーを分離することで、障害時の影響範囲を局所化し、順次復旧を実行します。

レイヤー別SLA設計

- プレミアム層(SLA 99.99%):金融取引や決済など、停止許容時間が数分以内の重要機能。

- 標準層(SLA 99.9%):ユーザー認証・コンテンツ配信など、停止許容時間が数十分以内の主要機能。

- ベーシック層(SLA 99%):ログ分析やバッチ処理など、停止許容時間が数時間以内の非クリティカル処理。

各層ごとに専用のDRサイトと運用手順書を整備し、段階的フェイルオーバーを実現します。

地理的分散とゾーニング

データセンターは最低3箇所以上に分散配置し、異なる電力系統・ネットワーク経路を確保します。ゾーニングにより、各DCを複数リージョンに分類し、相互レプリケーションポリシーを定義します。

| ゾーン名 | 配置地域 | 主な役割 |

|---|---|---|

| Zone A | 首都圏 | プレミアム層DR・本番同期 |

| Zone B | 関西圏 | 標準層DR・レプリケーション |

| Zone C | 九州圏 | ベーシック層DR・バックアップ保管 |

大規模環境でのSLA別運用とゾーニングは複雑です。各層の切り替え条件とコスト負担を正確に整理し、合意を得てください。

本番・DRサイトの定期的な合同リハーサルを実施し、SLA維持のための切り替え手順とシステム負荷を検証してください。

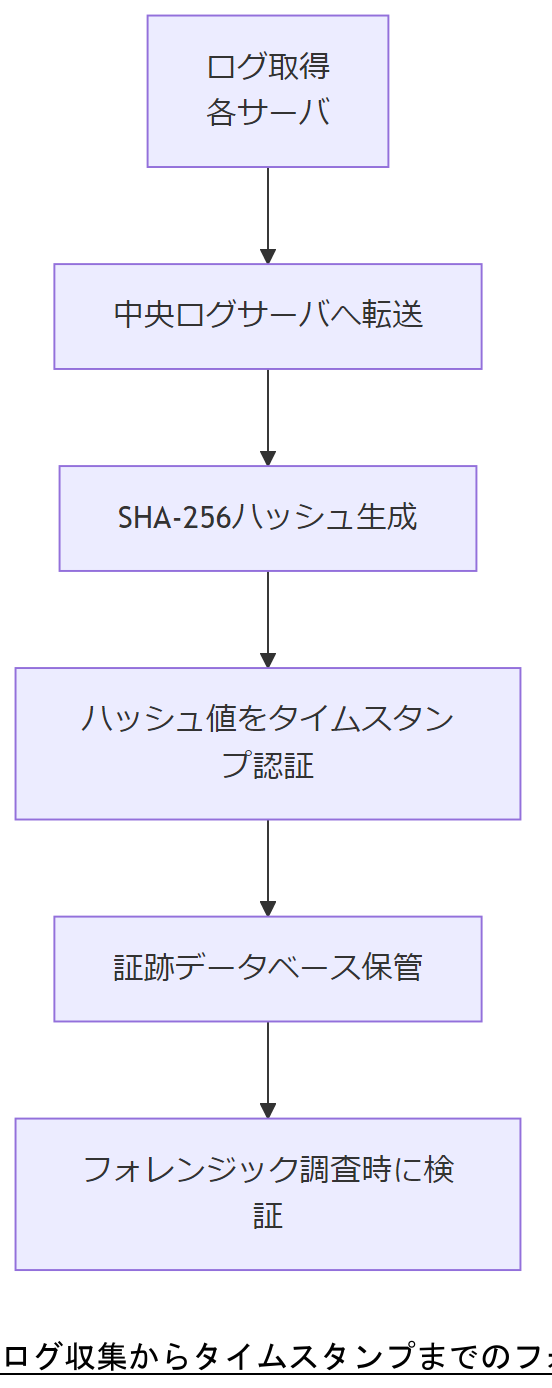

ログ/ハッシュ運用で備えるフォレンジック

インシデント発生時にデジタル証拠を確実に保全し、原因究明を迅速化するには、日常的なログ取得とハッシュ値管理が不可欠です。システムログ、アクセスログ、アプリケーションログを中央ログサーバへ集約し、タイムスタンプ付きで保存することで、事後調査時に信頼性の高い証跡を提示できます。

ログ収集とハッシュ化

ログを取得したら即時にSHA-256でハッシュを計算し、ログファイルごとに付与します。ハッシュ値は別システムへリアルタイム転送し、ログが改ざんされていないことを後から検証できる体制を構築します。

タイムスタンプと証跡保全

タイムスタンプ認証サービスを利用し、ハッシュに公的に認証された日時情報を付与します。これにより、ログ生成時刻の真正性を担保し、証拠としての信頼性をさらに高めます。

| 項目 | 内容 | 推奨頻度 |

|---|---|---|

| ログ収集 | 全サーバ・デバイスの中央集約 | リアルタイム |

| ハッシュ生成 | SHA-256による各ログファイルのハッシュ計算 | 毎ログ取得時 |

| タイムスタンプ | 公的認証サービス利用 | ハッシュ生成時 |

ログの中央集約とハッシュ値管理はインシデント対応の要です。改ざん検知フローを明示し、運用者に周知してください。

定期的にログ改ざんチェックを実施し、タイムスタンプ照合とハッシュ一致確認を自動化スクリプトで検証してください。

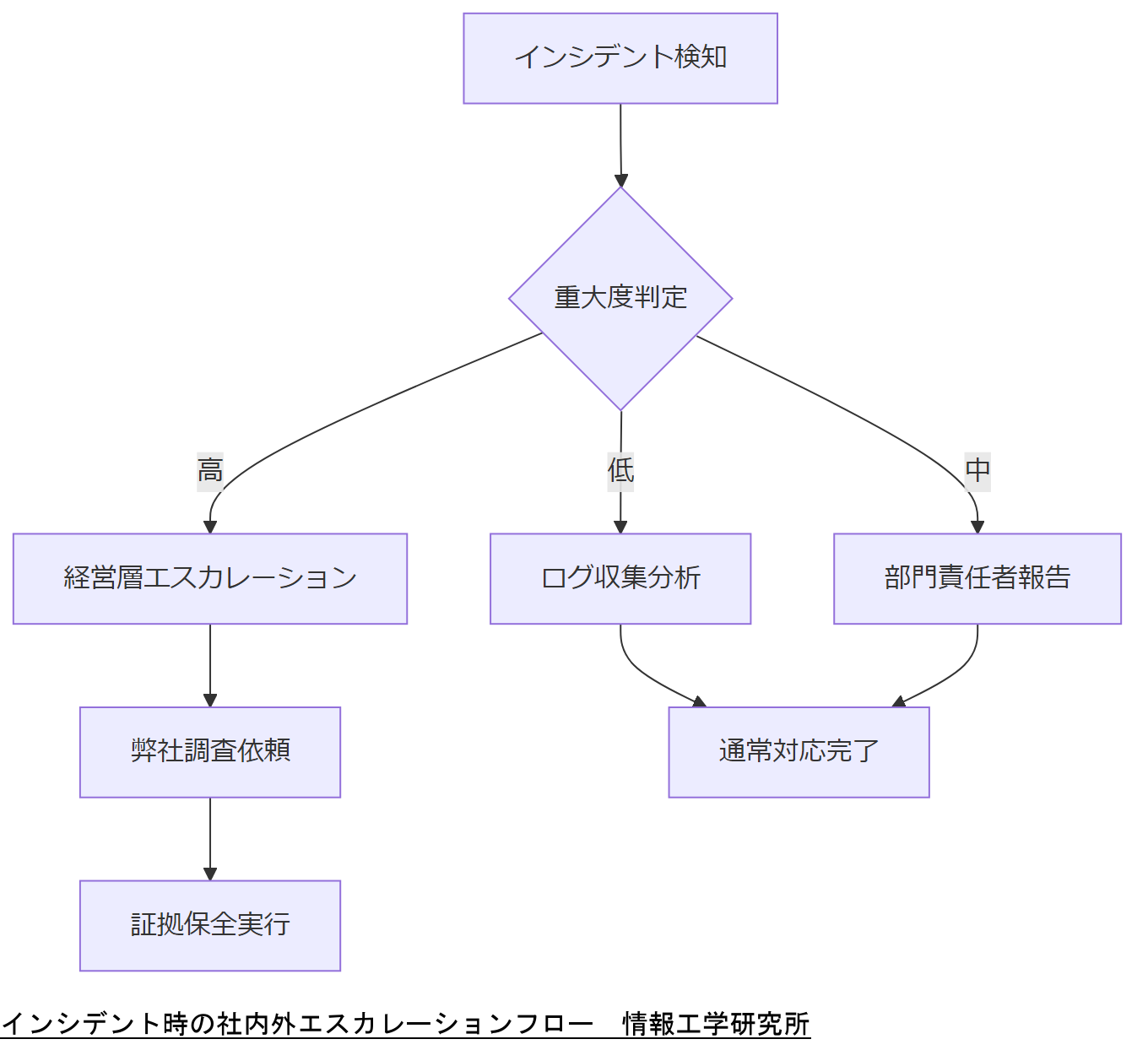

インシデント時のエスカレーション

インシデント発生時には、速やかな初動対応と同時に、社内外の適切な関係者への報告・連携が求められます。弊社(株式会社情報工学研究所)へのエスカレーションは、お問い合わせフォーム経由で24時間365日対応可能です。

社内報告フロー

- インシデント検知 → IT担当者で初期調査

- 重大度判定(低/中/高) → 部門責任者へ即時報告

- 全社影響の可能性あり → 経営層へエスカレーション

外部専門家連携

法令対応や証拠保全の観点から、デジタルフォレンジック専門の弊社に速やかに相談し、調査支援および証拠保全支援を依頼してください。

| 対象 | 連絡先 | 対応内容 |

|---|---|---|

| IT部門 | 社内報告システム | 初期調査・ログ収集 |

| 部門責任者 | 部長経由連絡 | 重大度評価・対応指示 |

| 弊社 | お問い合わせフォーム | フォレンジック調査支援 |

インシデント時の判断基準と報告ルートを明確化し、即時対応とエスカレーション手順を周知ください。

想定シナリオごとにエスカレーション手順を模擬訓練し、関係者間の連携確認とタイムライン管理を徹底してください。

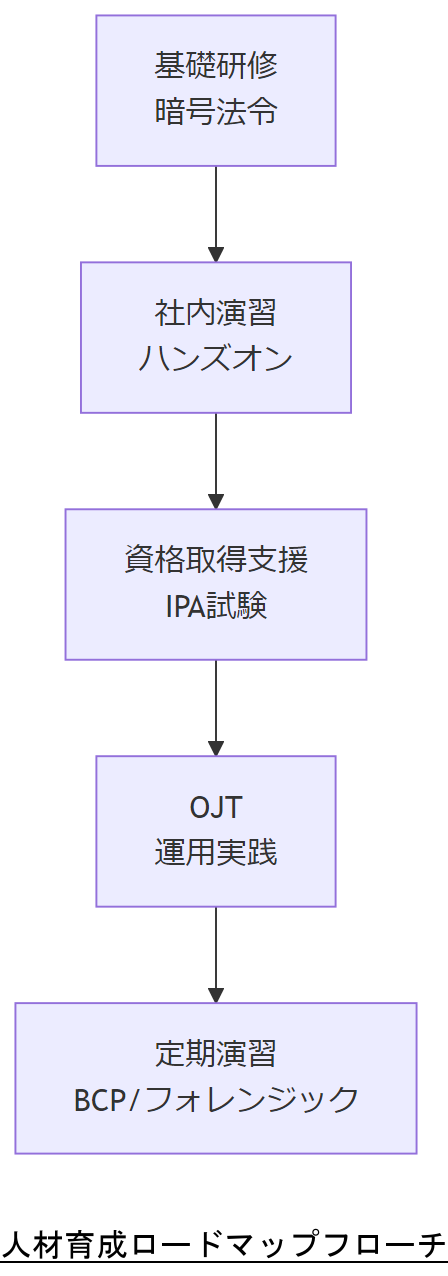

人材・資格・育成計画

電子署名とハッシュを活用した運用には、専門的な知識と実践スキルを持つ人材の確保・育成が不可欠です。IPA(独立行政法人情報処理推進機構)が運営する「情報セキュリティスペシャリスト試験」は、暗号技術やセキュリティ運用の能力を客観的に証明できる代表的資格です。〔出典:情報処理推進機構『情報セキュリティスペシャリスト試験ガイド』2023年〕

必要なスキルセット

- 暗号技術基礎:ハッシュ関数・公開鍵暗号・証明書管理

- システム運用:ログ管理・証跡保全・タイムスタンプ利用

- 法令理解:電子署名法・改正電帳法・eIDASなど各種規制

- BCP設計:データ冗長化・フェイルオーバー手順構築

育成ロードマップ

- 基礎研修(暗号・電子署名入門)→社内ハンズオン演習

- 資格取得支援:IPA試験対策講座・受験費用補助

- OJT:実運用環境でのログ/ハッシュ運用を実践

- 定期演習:BCPリハーサルおよびフォレンジック演習

| フェーズ | 内容 | 期間 |

|---|---|---|

| 基礎研修 | 暗号技術・法令学習 | 1ヶ月 |

| OJT | ログ運用・検証演習 | 3ヶ月 |

| 資格取得支援 | 試験対策講座・模擬試験 | 2ヶ月 |

| 定期演習 | BCP・フォレンジック訓練 | 年2回 |

育成ステップと取得資格の計画を明示し、人材配置と学習支援の体制を承認いただくようご調整ください。

計画進捗をKPI化し、研修・試験合格率や演習実績を定期的にレビューして育成効果を最大化してください。

おまけの章:重要キーワード・関連キーワードマトリクス

| 主要キーワード | 関連キーワード | 説明 |

|---|---|---|

| 電子署名 | 公開鍵暗号、秘密鍵管理、認証局 | 本人確認と改ざん防止を同時に実現する暗号技術 |

| ハッシュ値 | SHA-256、衝突耐性、一方向性 | データの整合性を保証する要約値生成技術 |

| タイムスタンプ | 公的認証サービス、RFC 3161、証跡保全 | 記録時刻の真正性を担保する外部認証機構 |

| BCP | フェイルオーバー、DRサイト、UPS | 事業継続を支えるデータ・システム冗長化計画 |

| フォレンジック | ログ収集、証拠保全、インシデント対応 | 証拠を改ざんなく収集・解析する調査手法 |

| 特定認証業務 | 認定基準、身元確認、暗号アルゴリズム | 国の認定を受けた高信頼な認証サービス |

| eIDAS2.0 | EU Digital Identity Wallet、相互承認 | EU域内で統一的に電子IDを運用する枠組み |

| ESIGN Act | 消費者同意、例外規定、法的同等性 | 米国で電子署名を紙文書と同等と認める法律 |

| 証明書更新 | 有効期限管理、リボークリスト、OCSP | 公開鍵証明書の有効性を維持する運用 |

| ログ管理 | SIEM、中央集約、改ざん検知 | セキュリティインシデントに備えた記録管理 |

はじめに

デジタル時代における信頼性の重要性 デジタル化が進む現代において、情報の信頼性はますます重要になっています。特に、電子署名やハッシュ技術は、デジタルデータの真正性を保証するための強力な手段として注目されています。これらの技術は、デジタル文書が改ざんされていないことを証明し、取引や契約の信頼性を高める役割を果たします。 企業や組織にとって、デジタル証拠の信頼性を確保することは、法的なリスクを軽減するだけでなく、顧客との信頼関係を築く上でも不可欠です。電子署名は、署名者の意図を明示し、文書の内容が後から変更されていないことを保証します。一方、ハッシュ技術はデータの整合性を保つために利用され、元のデータが無傷であることを確認する手段として機能します。 本記事では、これらの技術の基本的な概念や利用方法について詳しく解説し、デジタル証拠の真正性をどのように保証できるのかを探ります。デジタル時代における信頼性の確保は、企業の成功に直結する重要な要素です。これからのセクションで、具体的な事例や解決策を見ていきましょう。

電子署名の基本概念とその役割

電子署名は、デジタル文書に対して行われる署名の一種であり、従来の手書きの署名と同様に、文書の真正性を保証する重要な役割を果たします。電子署名は、特定の技術を用いて、署名者の身元を確認し、文書が改ざんされていないことを証明します。これにより、契約や取引の信頼性が向上し、法的な効力も持つことができます。 具体的には、電子署名は公開鍵暗号方式を利用して生成されます。署名者は、自らの秘密鍵を使用して文書に署名し、その結果をハッシュ値として生成します。受取人は、署名者の公開鍵を用いてこのハッシュ値を検証することで、文書が正当なものであるかどうかを確認できます。このプロセスにより、第三者が文書を改ざんすることが極めて困難になります。 電子署名は、企業の業務プロセスにおいても広く利用されています。特に、契約書や請求書、重要なコミュニケーションにおいて、電子署名を導入することで、業務の効率化やコスト削減が実現します。また、ペーパーレス化の推進にも寄与し、環境への配慮も重要な要素となっています。 このように、電子署名はデジタル社会において欠かせない技術であり、企業の信頼性を高めるための強力なツールです。次の章では、ハッシュ技術の役割とその重要性について詳しく見ていきます。

ハッシュ関数とは?データの整合性を守る仕組み

ハッシュ関数は、任意のデータを固定長のハッシュ値に変換する数学的な関数であり、データの整合性を保つために重要な役割を果たします。ハッシュ関数の特徴として、入力データがわずかに変更されると、生成されるハッシュ値も大きく変わることが挙げられます。この性質により、データの改ざんを容易に検知することができます。 具体的には、ハッシュ関数はデータを「指紋」のように扱い、各データに対して一意なハッシュ値を生成します。例えば、ファイルが変更されると、そのファイルのハッシュ値も変わります。このため、受取人は受け取ったデータのハッシュ値を事前に知っている値と比較することで、データが改ざんされていないかを確認できます。 ハッシュ関数は、デジタル署名やデータベースの整合性チェック、パスワードの保存など、さまざまな場面で利用されています。特に、データの整合性を確保するための手段として、企業の情報セキュリティにおいて欠かせない存在です。SHA-256やMD5など、一般的に使用されるハッシュアルゴリズムには、それぞれ異なる特徴があります。SHA-256は、より強力なセキュリティを提供するため、特に重要なデータの保護に適しています。一方、MD5は速度が速いものの、セキュリティにおいては弱点が指摘されています。 このように、ハッシュ関数はデータの整合性を守るための強力なツールであり、企業の信頼性を高めるために欠かせない技術です。次の章では、電子署名とハッシュ技術の連携による具体的な活用事例について探っていきます。

電子署名とハッシュの相互作用

電子署名とハッシュ技術は、デジタルデータの信頼性を確保するために相互に補完し合う重要な役割を果たします。電子署名は、文書の作成者を確認し、その内容が改ざんされていないことを保証します。一方、ハッシュ技術は、データの整合性を確認するための手段として機能します。この二つの技術が連携することで、デジタル証拠の真正性を強化し、取引や契約の信頼性を向上させます。 具体的な活用例としては、電子契約のプロセスが挙げられます。契約書が作成されると、まずその内容に対してハッシュ値が生成されます。このハッシュ値は、契約書の電子署名とともに保存されます。契約の当事者が署名を行うことで、文書の内容が変更されていないことが証明され、同時にハッシュ値によってデータの整合性も確認されます。このプロセスにより、契約書が改ざんされるリスクが大幅に軽減されます。 また、電子署名とハッシュ技術は、デジタル証拠としての法的効力も持っています。法的な文脈において、電子署名が有効であることは、署名者の意図を示す重要な要素です。ハッシュ技術が組み合わさることで、文書が一貫して保護され、法的な証拠としての信頼性を高めます。このように、電子署名とハッシュ技術の相互作用は、企業にとってデジタル時代の信頼性を確保するための不可欠な要素となっています。次の章では、これらの技術を活用した具体的な解決策や導入方法について考察します。

実際の利用ケース:ビジネスにおける応用

ビジネスの現場では、電子署名とハッシュ技術がさまざまな形で応用されています。特に、契約管理や文書の承認プロセスにおいて、これらの技術は効率性と信頼性を向上させる重要な役割を果たします。例えば、企業が取引先との契約を締結する際、電子署名を利用することで、物理的な署名を待つ必要がなくなり、迅速な取引が可能になります。また、ハッシュ技術を併用することで、契約内容が改ざんされていないことを確認できるため、安心して取引を進めることができます。 さらに、電子署名とハッシュ技術は、法的文書や重要な報告書の承認過程でも活用されています。例えば、企業内部での承認フローにおいて、複数の関係者が電子署名を行うことで、各自の確認が簡単に記録され、後からのトラブルを避けることができます。このようなプロセスは、透明性を高め、信頼性を確保するために非常に有効です。 また、デジタルマーケティングや顧客管理の分野でも、これらの技術は活用されています。顧客データの収集や処理において、ハッシュ技術を用いることで、個人情報の保護を強化し、コンプライアンスを遵守することが可能になります。これにより、顧客からの信頼を得ることができ、企業のブランド価値を高める要因ともなります。電子署名とハッシュ技術は、ビジネスのさまざまな場面でその重要性を増しており、今後もますます広がっていくことでしょう。次の章では、これらの技術を導入する際のポイントや注意点について詳しく見ていきます。

法的効力とセキュリティの観点から見る電子署名

電子署名は、法的効力を持つ重要な技術であり、その利用においてはセキュリティの観点も非常に重要です。電子署名は、署名者の身元を確認するための手段として、法律に基づいた要件を満たす必要があります。多くの国では、電子署名法が整備されており、これにより電子署名が法的に認められる条件が明確に示されています。これにより、電子署名を用いた契約や取引は、従来の手書きの署名と同様の効力を持つことが保証されています。 セキュリティの観点からは、電子署名の生成と検証に使用される暗号技術が重要です。公開鍵暗号方式を利用することで、署名者の秘密鍵が漏洩しない限り、第三者が署名を偽造することは非常に困難です。また、電子署名はハッシュ関数と組み合わせることで、文書の改ざんを防止する役割も果たします。このように、電子署名は高いセキュリティを提供しつつ、法的効力を持つ信頼性の高い手段として広く利用されています。 企業が電子署名を導入する際は、信頼できるサービスプロバイダーを選定することが重要です。適切なセキュリティ対策が施されたプラットフォームを利用することで、データの安全性を確保し、法的なリスクを軽減することができます。さらに、利用する電子署名の種類や方式についても、業務の特性やニーズに応じて選択することが求められます。 このように、電子署名は法的効力とセキュリティの両面から、デジタル取引の信頼性を高めるための不可欠な技術です。次の章では、これらの技術を効果的に活用するための実践的なアプローチについて考察します。

デジタル証拠の真正性を確保するためのポイント

デジタル証拠の真正性を確保するためには、電子署名とハッシュ技術の理解と適切な活用が不可欠です。電子署名は、文書の作成者を確認し、その内容が改ざんされていないことを保証する重要な手段です。一方、ハッシュ技術はデータの整合性を保つ役割を果たし、デジタルデータが正当であることを確認するための基盤となります。これらの技術は相互に補完し合い、デジタル取引や契約の信頼性を大幅に向上させます。 企業がこれらの技術を導入する際は、信頼性のあるサービスプロバイダーの選定や、セキュリティ対策の徹底が重要です。また、業務の特性に応じた適切な電子署名の方式を選ぶことで、法的リスクを軽減し、顧客との信頼関係を築くことが可能になります。デジタル時代における情報の信頼性は、企業の成功に直結する要素であり、今後もますます重要性を増していくことでしょう。企業は、これらの技術を積極的に活用し、デジタル証拠の真正性を確保する取り組みを進めていくべきです。

今すぐ電子署名を導入して信頼性を向上させよう!

電子署名とハッシュ技術の導入は、企業のデジタル取引の信頼性を劇的に向上させる手段です。これらの技術を活用することで、契約や重要な文書の真正性を確保し、顧客との信頼関係を強化することができます。業務の効率化やコスト削減にもつながるため、今すぐ導入を検討する価値があります。 具体的には、信頼できるサービスプロバイダーを選び、適切なセキュリティ対策を講じることが重要です。電子署名を利用することで、ペーパーレス化を進め、環境への配慮も実現できます。また、ハッシュ技術を併用することで、データの整合性を保ちながら、安心して取引を行うことが可能です。 デジタル時代において、情報の信頼性は企業の競争力を左右する重要な要素です。ぜひ、この機会に電子署名とハッシュ技術を導入し、ビジネスの信頼性を一層高めていきましょう。

電子署名利用時の留意事項とリスク管理

電子署名を利用する際には、いくつかの留意事項やリスク管理が重要です。まず、電子署名に使用する秘密鍵の管理が不可欠です。秘密鍵が漏洩すると、第三者によって不正に署名が行われる可能性があるため、厳重な保護が求められます。具体的には、秘密鍵は安全な場所に保管し、アクセス権限を厳格に制限することが必要です。 次に、電子署名を利用するサービスプロバイダーの選定も重要です。信頼性の高いプロバイダーを選ぶことで、セキュリティリスクを軽減し、法的なトラブルを避けることができます。プロバイダーの提供するセキュリティ対策やコンプライアンスに関する情報を十分に確認することが大切です。 さらに、電子署名の法的効力についても理解しておく必要があります。国や地域によって、電子署名に関する法律や規制が異なるため、適用される法令を把握し、遵守することが求められます。これにより、万が一のトラブルに備えることができます。 最後に、電子署名を利用する際は、文書の内容が正確であることを確認することも忘れてはいけません。署名を行う前に文書の内容を十分に検証することで、後々の問題を未然に防ぐことができます。これらの注意点を踏まえ、適切なリスク管理を行うことで、電子署名の利便性を最大限に引き出し、安心して利用できる環境を整えることができます。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。