拡張子偽装を即判定:中身の正体をメタデータで確かめる

見た目に惑わされず「中身が何か」を先に確認します。最小変更で収束しない場合は、無理に触らず切り替える判断も含めて整理できます。

1 30秒で争点を絞る

「誰が」「どこで受け取ったか」だけ先に押さえます。メール添付/ダウンロード/共有フォルダ/チャットのどれ経由か、到達点(保存先)を1つに特定。プレビューやダブルクリックは後回しにして、まず“正体確認”に進むのが安全です。

2 争点別:今後の選択や行動

見た目の拡張子ではなく、ヘッダ(マジック)・MIME・署名・付随情報で“中身”を判定します。必要なところだけ最小で。

# Windows(PowerShell) Format-Hex -Path "対象ファイル" -Count 16 Get-Item "対象ファイル" | Select-Object Name,Length,Extension Linux/macOS file -b --mime-type "対象ファイル" xxd -l 16 "対象ファイル"

# Windows(PowerShell) Get-FileHash -Algorithm SHA256 "対象ファイル" Get-AuthenticodeSignature "対象ファイル" Windows(cmd) certutil -hashfile "対象ファイル" SHA256

# 可能なら(メタデータ・埋め込みの確認) exiftool "対象ファイル" 文字列の手掛かり(疑わしいURLや実行痕跡) strings -n 6 "対象ファイル" | head -n 80

# Windows(PowerShell):Zone.Identifier などの付随ストリーム確認 Get-Item -Path "対象ファイル" -Stream * | Select-Object Stream,Length

3 選択や行動する前に:影響範囲を1分で確認(やり過ぎ防止)

対象が「単体の端末」か「共有の置き場」かで最短手が変わります。コピー済みの場所(共有フォルダ/バックアップ/同期領域)と、閲覧・実行の有無(プレビュー含む)だけ先に確認してから動くと、被害を広げにくくなります。

失敗するとどうなる?(やりがちなミスと起こり得る結果)

- 中身確認の前に開く・実行してしまい、端末内での感染や情報持ち出しの起点になる

- “拡張子だけ直す”などの上書きで、証拠性が落ちて原因特定と復旧が長期化する

- 共有フォルダ上で触って同期・バックアップに波及し、範囲が増えて収束が遅れる

- 監査・報告が必要な案件でログや保全が不十分になり、判断が後手に回る

迷ったら:無料で相談できます

切り分けが途中で止まったら、最小変更で収束させる道筋を一緒に組み立てられます。情報工学研究所へ無料相談も使えます。

もくじ

- 拡張子は“自己申告”だ:現場が一番困るのは「開けてしまった後」

- 第一の裏取り:マジックバイトとファイル署名で“中身の型”を確定する

- 第二の裏取り:コンテナ形式(ZIP/OOXML/7z)で起きる“二重の拡張子”問題

- メタデータという証言:タイムスタンプ/所有者/Zone.Identifierが語る「入ってきた経路」

- Office・PDF・画像のプロパティを読む:作成者/生成ツール/改変痕跡の見抜き方

- 実行ファイルに化ける定番:PE/ELF/Mach-Oと「アイコン偽装」の典型

- ポリグロットとパーサ差:「片方は画像、片方はスクリプト」が成立する理由

- 自動判定パイライン設計:file・ExifTool・YARA・AVを“多段”で組む

- 誤検知と見逃しの境界:「安全」を断言しない運用ルールと隔離フロー

- 帰結:拡張子ではなく“整合する証拠の束”で判断する—ゼロトラストなファイル取り扱い

【注意書き】本記事は、拡張子偽装ファイル(見た目と中身が一致しないファイル)を見破るための一般的な技術情報を提供するものです。実際の安全性判断は、利用OS、アプリの挙動、社内ポリシー、ネットワーク境界の対策状況、取り扱う機密度、ログ保全要件、契約上の責任分界、法令・ガイドライン対応などで大きく変わります。個別案件の調査や運用設計を誤ると、感染拡大・情報漏えい・証跡喪失につながるため、必要に応じて株式会社情報工学研究所のような専門家へご相談ください。

拡張子は“自己申告”だ:現場が一番困るのは「開けてしまった後」

「.pdf って書いてあるから PDF だと思ったのに、開いたら変な挙動をした」「.jpg のはずが、なぜかスクリプト実行のきっかけになった」——こういう相談は、セキュリティ担当だけでなく、情シスやSRE、開発チームの運用窓口にも飛んできます。

ここで押さえるべき前提はシンプルです。拡張子は“中身の型”を保証しません。拡張子はファイル名の一部であり、ユーザーが自由に変更できます。つまり拡張子は「私はPDFです」という自己申告に過ぎず、技術的な検証が入らない限り、真偽は確定しません。

現場のモヤモヤは、だいたい次の独り言に集約されます。

「結局、何を信じればいいの?」「メールの添付、取引先から来たファイル、毎回疑ってたら仕事が止まる」——その感覚は自然です。むしろ健全です。問題は“疑うこと”ではなく、疑いを短時間で収束させる手順が組織にないことです。

拡張子偽装の本質は「見た目の騙し」だけではありません。実務で怖いのは次の2点です。

- 実行経路が想定外になる(アプリが“別の解釈”で読み込み、思わぬ機能が動く)

- 調査・証跡が崩れる(後から原因究明しようとしても、取り扱いが雑だとログや原本性が担保できない)

まず整理のために、「何が事実で、何が推測なのか」を分ける枠組みを作ります。拡張子偽装の見抜きは、単発のテクニックではなく、複数の証拠を突き合わせて整合性を見る作業です。

| 観点 | 得られる情報 | 注意点 |

|---|---|---|

| 拡張子(ファイル名) | 利用者が期待する種類 | 自由に改名でき、信頼性は低い |

| マジックバイト(先頭の署名) | ファイル形式の“実体”の手がかり | 一部は偽装可能。複合形式では単独判定が弱い |

| コンテナ構造(ZIPなど) | 中身の一覧、階層、埋め込みの有無 | 爆弾(zip bomb)やパス・トラバーサルに注意 |

| メタデータ(作成者、時刻、由来) | 経路・作成ツール・改変の痕跡 | 改ざん可能。ログと突合して初めて強くなる |

この記事では、この「証拠の束」を段階的に揃えていきます。最終的な帰結は、拡張子ではなく整合する証拠で判断するという、ゼロトラストなファイル取り扱いに収束します。

第一の裏取り:マジックバイトとファイル署名で“中身の型”を確定する

拡張子偽装を疑ったとき、最初にやるべきは「中身の型」を機械的に当てにいくことです。その基本がマジックバイト(ファイル署名)です。多くの形式は先頭付近に特徴的なバイト列を持ちます。例として、PDFは先頭に %PDF-、ZIPは PK(0x50 0x4B)で始まることが多い、などが典型です。

ただし、ここで“あるある”の落とし穴があります。

「マジックバイトで一致した=安全」ではありません。理由は大きく3つです。

- 偽装できる:先頭だけ本物っぽく見せることは可能です。

- 複合形式がある:1つのファイルが複数の解釈を持ち得ます(後述のポリグロット等)。

- “形式”と“無害”は別:PDFやOffice文書でも悪用は成立します。

それでもマジックバイトが重要なのは、拡張子よりはるかに強い一次情報だからです。実務では「まず型を当てる→次に構造とメタデータへ進む」という順番にすると、判断が速くなります。

実務でよく使う判定の考え方

判定は1点豪華主義にしないのがコツです。例えば次のように“並列に”見ます。

- OSの判定(Windowsのプロパティ表示、macOSの情報表示)

- コマンドの判定(Linux/Unixなら file コマンド等)

- バイナリの確認(先頭数十バイトを安全な環境で確認)

ここでのポイントは「安全な環境で」です。疑わしいファイルを、普段使いの端末でダブルクリックして確認するのは避けるべきです。特に関連付けやプレビュー機能(メールクライアント、エクスプローラ、Finder等)が自動的にパーサを動かす場合があります。

“型の確定”で次に行うべきこと

マジックバイトで「だいたい何者か」を掴んだら、次は「その形式として妥当な構造か」「内部に別形式が含まれていないか」を見ます。たとえばZIPに見えるなら、次章のようにコンテナとして扱います。PDFに見えるなら、PDFのオブジェクト構造や埋め込み要素(添付、JavaScript、フォーム等)に視点が移ります。

つまり、マジックバイト判定は“入口”です。入口が分かれば、調査の道具と観点が決まります。

第二の裏取り:コンテナ形式(ZIP/OOXML/7z)で起きる“二重の拡張子”問題

拡張子偽装の実務で頻出なのが、コンテナ形式です。ZIPや7zのように「中に複数ファイルを入れられる形式」は、攻撃・事故・誤運用のいずれでも“紛れ込み”が起きやすい領域です。

さらに厄介なのが、Officeの新しい形式(.docx/.xlsx/.pptx)です。これらは実体としてはZIPコンテナであり、内部にXMLやリソースが入っています。つまり「Office文書に見えるが、ZIPとしても扱える」という二重性を持ちます。

“二重の拡張子”がややこしい理由

現場でよくあるのは、ファイル名で混乱が増幅するパターンです。

- invoice.pdf.exe のように末尾が見えにくい(UIや表示設定次第)

- report.docx(実体はZIP)に、別の実行ファイルやスクリプトが同梱されている

- zipの中にさらにzipがあり、最終的に何が出てくるか把握しづらい

ここで重要なのは、「拡張子を見て安心」ではなく、コンテナを展開して“中身の一覧”を取ることです。中身の一覧(ファイル名・階層・サイズ・ハッシュ)を記録できると、判断が一気に客観的になります。

コンテナ調査で必ず意識するリスク

コンテナ形式には、単に“何が入っているか”以外のリスクがつきまといます。代表例を整理します。

| リスク | 概要 | 対策の方向性 |

|---|---|---|

| Zip bomb(展開爆弾) | 小さなzipが展開で巨大化し、容量やCPUを枯渇させる | 展開上限(サイズ/ファイル数/深さ)を設ける |

| パス・トラバーサル | 展開時に ../ を悪用し、意図しない場所へ書き込む | 安全な展開ライブラリ、正規化と検証、隔離ディレクトリ |

| 二重拡張子・紛れ込み | 一見無害でも内部に実行物が含まれる | 中身一覧+形式判定(マジックバイト)を全ファイルへ適用 |

OOXML(docx/xlsx/pptx)を“コンテナとして”見る

OOXMLは「Officeで開くもの」として扱われがちですが、調査や運用では“ZIPコンテナ”として見た方が安全です。最低限、次の観点を持つと事故が減ります。

- 内部ファイルの種類(xml、画像、埋め込みオブジェクト等)を把握する

- 異常に大きい要素、異常に深い階層、意図しない拡張子の同梱を警戒する

- 展開・解析は隔離環境で行い、普段使い端末での“試し開き”を避ける

ここまでが「中身の型」と「コンテナ構造」の裏取りです。次の章では、ファイルがどこから来たのか、いつ・誰が触ったのかを示す“証言”としてのメタデータ(WindowsのZone情報やタイムスタンプ等)に進み、技術と運用の線をつなげます。

メタデータという証言:タイムスタンプ/所有者/Zone.Identifierが語る「入ってきた経路」

拡張子偽装の見抜きで、マジックバイトやコンテナ構造は「それが何者か」を示します。一方で、現場が本当に知りたいのは次の問いです。「それは、いつ・どこから・どうやって入ってきたのか」。この問いに近づけるのが、ファイルに付随するメタデータです。

ただし最初に釘を刺します。メタデータは万能の真実ではありません。改ざんできるものも多く、コピーや圧縮・復号、クラウド同期の過程で欠落もします。それでも、複数の“証言”を突き合わせたときに矛盾が出るので、調査・切り分けの速度が上がります。

1) タイムスタンプは「単独では信用しない」が、突合には強い

多くのファイルシステムには作成・更新・アクセスといった時刻が記録されます。しかし、これらはツールや処理経路で変わりやすく、「作成時刻=本当に作られた瞬間」とは限りません。例えば、別媒体からコピーしただけで作成時刻が変わることもありますし、圧縮→展開で新しい時刻に置き換わることもあります。

それでも現場では、時刻は価値があります。なぜなら、時刻はメール受信ログ、プロキシログ、EDR/AVログ、SaaS監査ログ、ファイルサーバのアクセスログなど、他の一次情報と突合できるからです。単体では弱くても、突合すると強い。これがタイムスタンプの扱い方です。

2) WindowsのZone.Identifier(Mark-of-the-Web)は「由来」を示す重要手がかり

Windows環境では、インターネット由来のファイルにMark-of-the-Web(MOTW)が付与される場合があります。これは多くのケースで「Zone.Identifier」という情報として扱われ、ファイルが“外部から来た可能性”を示す材料になります。MOTWが付くと、SmartScreenの警告やOfficeの保護ビューなど、アプリ側の防御挙動に影響することがあります。

ただし注意点もあります。MOTWは必ず付くとは限りません。ダウンロード経路(ブラウザ/メールクライアント)、保存方法、圧縮・展開、別形式への変換、クラウド同期、ファイルサーバ経由の移動などで、付与・保持の条件が変わり得ます。したがって「MOTWが無い=安全」とは言えませんが、「MOTWがある=少なくとも外部由来の線が濃い」という方向には寄与します。

3) 所有者・アクセス権・保存場所は「誰の文脈で起きたか」を絞り込む

所有者やアクセス権(ACL)、保存場所(ユーザープロファイル配下、共有フォルダ、Temp配下など)は、運用上の“現実”を反映しやすい情報です。例えば、同じファイルが複数端末で見つかった場合、どの共有経路で広がったのか、どの権限で書き込まれたのかが見えると、封じ込めの手順が立てやすくなります。

現場でありがちな独り言はこうです。

「犯人探しが目的じゃない。再発しない導線を潰したいだけなんだよな」

この視点に立つと、所有者・権限・配置場所は、対策(権限制御、実行制限、隔離領域の設計)へ直結します。

4) “メタデータは証言、ログは監視カメラ”——両方を揃えて初めて強い

メタデータだけで断定しない、しかし捨てもしない。おすすめの型は次の通りです。

- ファイルの実体:マジックバイト/構造/ハッシュ

- ファイルの証言:タイムスタンプ/MOTW/所有者/保存場所

- 周辺の一次情報:メール・Web・EDR・サーバログ・監査ログ

この3点が整合すると、拡張子偽装の判断は「怪しい気がする」から「根拠が揃った」に変わります。次章では、Office・PDF・画像の“プロパティ”が何を語るか、そしてどこで騙されやすいかを具体化します。

Office・PDF・画像のプロパティを読む:作成者/生成ツール/改変痕跡の見抜き方

「このファイル、誰が作ったの?」「いつ、どのツールで生成されたの?」——この問いに近い情報が、Office・PDF・画像のプロパティ(メタデータ)です。プロパティは改ざん可能ですが、手間や癖が出やすいので、突合の材料として有効です。

1) PDF:AuthorよりもProducer/Creatorが“道具”を語る

PDFには作成者(Author)やタイトルなどの項目が入ることがあります。しかし実務で見たいのは、作成アプリや変換経路の手がかりになりやすいProducerやCreator、更新日時(ModDate)などです。例えば、企業の定型書類なら「いつも同じ生成ツールの痕跡がある」ことが多く、そこから外れると違和感になります。

ただし、PDFは“何でも入る容器”でもあります。フォーム、添付、スクリプト、埋め込み、暗号化など、機能が多い分だけ評価も難しい。ここで大事なのは、PDFのメタデータだけで白黒を付けないことです。メタデータは入口で、次は構造(オブジェクト)や埋め込み要素の有無へ進む、という順序が安全です。

2) Office:docx/xlsx/pptxは“実体がZIP”——プロパティも内部ファイルも見る

Officeの新形式(docx/xlsx/pptx)は実体としてZIPコンテナです。プロパティ画面の情報(作成者、最終更新者、アプリケーション名など)に加えて、コンテナ内部に含まれる情報が手がかりになります。たとえば、文書プロパティやアプリ情報は内部のXMLとして保持されることが多く、表面だけよりも“痕跡”が残りやすい場合があります。

また、拡張子偽装と絡む現場の注意点として、Office系は「同じ見た目」でもマクロ有無でリスクが変わることがあります。一般に、マクロ有効形式(例:docm/xlsm)や、古いバイナリ形式(例:doc/xls)が混在する環境では、取り扱いルールを分けた方が事故が減ります。

3) 画像:EXIF/XMPは「撮影」だけでなく「加工」を語る

画像ファイルにはEXIFやXMP、IPTCなどのメタデータが残ることがあります。撮影機材や日時だけでなく、編集ソフト名、書き出し設定、サムネイルの再生成など、“加工の痕跡”が出ることがあります。例えば「現場でスマホ撮影しただけ」と言われているのに、編集ソフトの痕跡が濃い場合、意図的加工や再配布の可能性を検討するきっかけになります。

ただし画像メタデータは、SNSやチャットツール、Webサービスのアップロード過程で削られることも多いです。残っていればラッキー、無ければ別の証拠で追う、という立ち位置が現実的です。

4) “プロパティは嘘をつける”を前提に、矛盾検出の道具として使う

プロパティは改ざん可能です。だからこそ、次のように“矛盾検出”として使うのが安全です。

| 観点 | 見るポイント | 典型的な矛盾 |

|---|---|---|

| 作成ツール | Producer/Creator、アプリ名 | 普段の業務フローと一致しない |

| 日時 | 作成/更新時刻、変換痕跡 | 受信ログより前に“作成”されている等 |

| 形式の整合 | 拡張子・署名・内部構造 | 拡張子と内部が噛み合わない |

ここまでで「形式」「構造」「プロパティ」「由来」による“伏線”が揃ってきました。次章では、さらに危険度が高い領域——実行ファイルやショートカット等、実行につながる偽装の典型を整理します。

実行ファイルに化ける定番:PE/ELF/Mach-Oと「アイコン偽装」の典型

拡張子偽装のうち、最も“事故になりやすい”のは実行につながる偽装です。現場の感覚としてはこうです。

「PDFなら“読むだけ”のつもりだったのに、実行に寄った瞬間に被害が跳ねる」

この境界を越えさせないことが、運用設計の最重要ポイントになります。

1) 実行形式の“署名”は分かりやすい:Windows PE / Linux ELF / macOS Mach-O

OSごとに典型的な実行形式があります。WindowsならPE(先頭がMZで始まることが多い)、Linux/UnixならELF(先頭が0x7F 'ELF')、macOSならMach-Oなどです。これらは拡張子ではなく、実体のヘッダ(マジック)で判定できます。

ここでの重要点は、「.pdf.exe」みたいな分かりやすい例だけではないことです。表示設定で拡張子が隠れていたり、アイコンだけで判断してしまったり、ファイル名に空白や特殊文字が混ざって“見た目”が崩れたりします。偽装は技術というよりUIとの戦いでもあります。

2) “実行ファイルじゃないのに実行につながる”形式がある

現場を悩ませるのは、いわゆるexeだけではありません。OSや設定次第で、次のようなファイルも実行やスクリプト解釈につながります。

- ショートカット(.lnk):見た目は文書でも、リンク先でコマンド実行へ誘導され得る

- スクリプト(.js/.vbs/.ps1 等):関連付けや実行ポリシー次第で動く

- HTMLアプリ系(.hta 等):環境によっては強い権限で動作し得る

- ディスクイメージ(.iso/.img 等):マウント→中身実行、という導線が作れる

つまり「拡張子がexeじゃないから安心」という判断は危険です。実行導線があるかという視点で、形式をグルーピングし直す必要があります。

3) MOTW(Zone情報)が“実行抑止”に効く場面もあるが、過信しない

WindowsではMOTW(Zone.Identifier)が付いていると、SmartScreen警告やOfficeの保護ビューなど、ユーザーの一手を止める効果が出る場合があります。しかし、MOTWは欠落し得ますし、組織の設定で挙動も変わります。従って、MOTWは「補助の安全装置」であって、最後の砦ではありません。

4) 実務の落としどころ:実行導線を断ち、隔離で“確認”を可能にする

現場の本音はこうです。

「疑わしいたびに“禁止”だけだと仕事が回らない。でも“開いて確認”は怖い」

このジレンマを解く設計は、隔離環境(サンドボックス)で確認できる導線を用意することです。普段使い端末で開かず、隔離された場所で形式判定・展開・メタデータ抽出・スキャンを行う。そうすると、運用が“根性論”ではなく“仕組み”になります。

次章では、さらに一段ややこしい「ポリグロット(複数形式に見えるファイル)」や「パーサ差(同じファイルを別解釈する)」がなぜ成立するのかを、実務目線で整理します。

ポリグロットとパーサ差:「片方は画像、片方はスクリプト」が成立する理由

拡張子偽装が“厄介”なのは、単に「名前を偽る」だけでなく、同じバイト列を別のアプリが別の意味として解釈できる点にあります。現場の独り言で言うと、こうです。

「こっちは“画像として見ただけ”なのに、別の経路だと“実行”に寄るの、理不尽じゃない?」

理不尽に見えますが、技術的には理由があります。ファイル形式の多くは、互換性や拡張性のために“ゆるさ”を持っています。そのゆるさが、攻撃にも事故にも使われます。

1) 多くの形式は「末尾の余剰データ」を許容する

代表的な例として、いくつかの形式はファイル末尾に追加データがあっても無視する設計になっています。これは仕様上の拡張や、実装上の互換性の都合で起きます。結果として、見た目はA形式なのに、別のツールではB形式として扱える余地が生まれます。

この性質があると、「前半は画像として成立」「後半に別用途のデータが付いている」ような状態が作れてしまいます。ここで重要なのは、読者が“作り方”を知ることではなく、運用として単一の判定に寄りかからないことです。

2) “パーサ差”が事故を増やす:同じ形式でも実装が違う

ファイルを読む側(パーサ)は、製品やバージョン、設定によって挙動が変わります。たとえば、あるビューアは安全のために一部機能(埋め込み・スクリプト・外部参照)を無効化している一方、別のアプリは互換性のために幅広く解釈する、といった差が出ます。

この差があると、同じファイルが「A環境では問題なし」「B環境では不審挙動」という形で現れます。現場ではここが揉めやすいポイントです。

「俺のPCだと開けたよ?」「いや、隔離環境だと危険判定出てる」——この齟齬は、誰かが嘘をついているのではなく、解釈系が違うだけの可能性があります。

3) Webの世界では“コンテンツスニッフィング”とMIMEが絡む

ブラウザやプロキシ、ストレージサービスでは、拡張子ではなくContent-Type(MIME)や中身の特徴から扱いを決めることがあります(いわゆるコンテンツスニッフィングの問題領域)。これが適切に制御されていないと、「アップロードは画像のはずが、配信時に別の解釈をされる」など、運用事故に繋がり得ます。

したがって、拡張子偽装対策はエンドポイントだけの話ではなく、保管・配布・共有の経路全体で考える必要があります。ファイルサーバ、NAS、クラウドストレージ、メール、チケット添付、CI成果物、社内Wiki——どの経路が“実行に寄る”可能性を持つかを棚卸ししないと、穴が残ります。

4) 実務の結論:形式判定は「複数パーサ+複数観点」で冗長化する

ポリグロットやパーサ差がある以上、単一ツールの判定を“絶対”にはできません。安全側に寄せるなら、次のような冗長化が現実的です。

- 署名判定(マジックバイト)を最低限の入口にする

- コンテナ展開で内部ファイルを列挙し、内部にも署名判定をかける

- 複数の解析系(OS標準+調査用ツール)で差分を取り、矛盾を拾う

- 実行導線(関連付け、プレビュー、スクリプト実行、マウント等)を運用で潰す

次章では、この冗長化を“手作業”で終わらせず、組織で回せる形にするための自動判定パイプラインを設計します。

自動判定パイプライン設計:file・ExifTool・YARA・AVを“多段”で組む

拡張子偽装の対策が“根性論”になりがちな理由は単純です。毎回、人が疑って判断する運用にしてしまうからです。現場の本音はこうです。

「忙しいときほど、つい開いちゃう。だから仕組みで止めたい。」

そこで有効なのが、受け取り口(メール添付、ダウンロード、共有フォルダ投入、チケット添付など)に対して、自動判定パイプラインを置く設計です。ポイントは“1発で当てる”のではなく、多段でリスクを絞り込むことです。

1) 多段パイプラインの基本形(入口→判定→隔離→記録)

多段にする理由は、誤検知・見逃し・処理負荷を現実的に制御するためです。例えば次のような構成がよく採用されます。

| 段 | 主な処理 | 目的 |

|---|---|---|

| 入口 | 受領経路の統一(専用フォルダ/専用アップロード) | 人が“直開き”しない導線を作る |

| 一次判定 | 署名判定(file等)、拡張子との不一致検出 | 明確な偽装・危険群を早期に弾く |

| 二次判定 | コンテナ展開、内部列挙、メタデータ抽出(ExifTool等) | “中身”と“由来”の矛盾を拾う |

| 検知強化 | シグネチャ(YARA等)、AV/EDRスキャン、ルール判定 | 既知パターンの検出と分類をする |

| 隔離・承認 | 隔離領域へ移動、承認フロー、例外管理 | “安全と言い切らない”運用で事故を減らす |

| 記録 | ハッシュ、判定結果、ログ、タイムラインの保存 | 後追い調査・説明責任・監査に耐える |

2) “判定結果”は二値にしない:スコアリングと理由の提示が重要

実務で失敗しやすいのは、「OK/NG」だけで返してしまう設計です。OKと言われて感染したら運用が崩れ、NGばかりだと現場が迂回します。おすすめは、判定の理由(根拠)を残すことです。

- 拡張子と署名が不一致(例:.pdf だが署名はZIP)

- コンテナ内に実行導線のある形式が含まれる(例:スクリプト、ショートカット等)

- 由来情報が外部(MOTW等)で、かつ業務上想定しない経路

- 異常なサイズ比、異常な展開深度(zip bomb疑い)

この“理由”があると、現場は納得しやすく、例外申請も整理されます。

3) 証跡(ハッシュ)と原本性:後で揉めないための最低限

拡張子偽装は、事故対応・取引先説明・監査・法務の文脈に入ることがあります。そのとき重要なのが、原本性(改変していないことの説明可能性)です。実務的には、受領直後にハッシュ(例:SHA-256など)を取り、処理の各段で同一性を追えるようにします。

「そこまで必要?」と思うかもしれませんが、トラブルになったときに効きます。“何を見て判断したか”を復元できる仕組みは、最終的に運用コストを下げます。

4) パイプラインは“技術”より“設置場所”が勝つ

高度な解析より、まず効くのは設置場所です。入口を統一しない限り、ユーザーはファイルをローカルに落として開いてしまいます。メール・チャット・共有リンク・USB——入口が多いほど、事故の確率は上がります。

だから、設計としては「ここを通せば仕事が進む」という導線を作り、通らない導線を減らします。技術はその上に乗せる。ここまでで、拡張子偽装を“個人技”から“組織の仕組み”へ移す伏線が揃いました。

次章では、パイプラインが現場で破綻しがちなポイント——誤検知と見逃し、そして「安全を断言しない運用ルール」を具体化します。

誤検知と見逃しの境界:「安全」を断言しない運用ルールと隔離フロー

拡張子偽装の対策で、現場が一番苦しむのは“精度”です。誤検知が多いと業務が止まり、見逃しがあると被害が出る。ここで重要なのは、技術で100%を狙わないことです。現実の落としどころは、リスクを制御し、影響範囲を限定し、説明可能にする運用です。

1) 「安全です」と言い切ると、運用が必ず崩れる

セキュリティの現場で“やってはいけない宣言”のひとつが、過剰な断言です。理由はシンプルで、未知の手口は常に出てくるからです。断言すると、例外が出た瞬間に責任の押し付け合いになります。

現場の心の会話はこうなりがちです。

「また新しいルール?どうせ例外だらけで形骸化するんでしょ」

この疑いは健全です。だからこそ、ルールは“例外が出ても回る”設計にします。

2) 決めるべきは“判定”ではなく“扱い”:隔離・閲覧・展開の権限設計

おすすめの整理は、「安全/危険」を一気に決めるのではなく、扱いレベルを定義することです。例えば、次のように段階化します。

| レベル | 扱い | 例 |

|---|---|---|

| L0(通常) | 通常共有OK | 形式一致・異常なし |

| L1(要注意) | 隔離領域で閲覧のみ、持ち出し制限 | 由来が外部、メタデータ欠落、軽微な矛盾 |

| L2(高リスク) | 隔離+承認制、展開・実行は禁止 | 拡張子と署名不一致、内部に実行導線が混在 |

| L3(遮断) | 受領停止・封じ込め・インシデント扱い | 既知マルウェア検知、重大な挙動、拡散兆候 |

こうしておくと、誤検知が出ても「L1として扱う」など、業務継続と安全を両立しやすくなります。

3) 例外運用(ホワイトリスト)は“人”ではなく“根拠”で回す

ホワイトリストを「特定の人がOKと言ったから」で回すと、属人化して破綻します。例外は、根拠(署名・ハッシュ・供給元・契約・用途)で管理します。たとえば、取引先が提供する定型ファイルなら、供給元の合意(ファイルの提供方法、ハッシュ提示、再配布禁止、改版時の連絡)まで含めて運用設計します。

ここは契約や責任分界とも直結します。誰がどこまで確認するのか、感染した場合にどのログが必要か、どの範囲を保全するのか。一般論だけで決めると、後で必ず揉めます。

4) “一般論の限界”が見えたら、設計相談の出番になる

ここまでの話は、どの組織にも当てはまる原則です。しかし、実装・運用は環境依存です。OS混在、ゼロトラスト導入状況、EDRの有無、VDIや端末制御、メール/クラウドの構成、監査要件、取引先の数、業界規制——条件が変われば最適解も変わります。

終盤に向けての伏線として、あえて言い切ります。拡張子偽装対策は「ツール選定」ではなく「入口設計+証跡設計+例外設計」です。ここを自社条件で噛み合わせるには、現場とセキュリティと法務/監査の間をつなぐ設計が必要になります。

次章では、これまで積み上げた伏線を回収し、最終的に「拡張子ではなく“整合する証拠の束”で判断する」という帰結に落とします。その上で、一般論の限界と、個別案件で専門家に相談すべきポイントを明確化します。

帰結:拡張子ではなく“整合する証拠の束”で判断する—ゼロトラストなファイル取り扱い

ここまで、拡張子偽装を「見た目の騙し」ではなく、形式・構造・由来・実行導線をまたぐ問題として扱ってきました。伏線を回収すると、結論は次の1行に収束します。

拡張子では判断しない。整合する証拠の束で判断する。

1) “証拠の束”とは何か:最低限そろえる5点セット

現場で再現性が出るのは、次の5点をセットで取れるようになったときです。どれか1つが欠けても致命傷になり得ます。

- 実体(署名):マジックバイト等で「何者か」を当てる

- 構造(中身):コンテナ展開・内部列挙で「何を含むか」を見る

- 由来(経路):外部由来の手がかり、受領経路、保存場所の文脈

- 挙動(実行導線):関連付け、プレビュー、マクロ/スクリプト、マウント等の導線

- 証跡(再現性):ハッシュ、判定ログ、タイムラインで「後から説明できる」状態にする

この5点が揃うと、判断は「勘」から「説明可能な意思決定」に変わります。BtoBの現場では、ここがとても重要です。なぜなら、事故が起きたときに問われるのは“結果”だけではなく、その時点で合理的な判断だったかだからです。

2) ゼロトラストなファイル取り扱い=“信頼しない”ではなく“検証できる導線”

ゼロトラストという言葉は誤解されがちですが、「全部疑って仕事を止める」ことではありません。ポイントは、疑わしいものを疑わしいまま扱える導線を作ることです。

たとえば、次のような運用が現実的です。

- 受領は専用の入口に統一し、普段使い端末での“直開き”を避ける

- 一次判定で不一致や高リスク要素を検出したら、隔離領域へ自動移送する

- 隔離領域では「閲覧のみ」「展開には承認」「実行は禁止」など扱いレベルで制御する

- 例外は“人の勘”ではなく“根拠”と“期限”で管理する(恒久化しない)

こうしておくと、現場の本音——「止めたくない、でも事故も起こしたくない」——に対して、仕組みで答えられます。

3) “一般論の限界”が出るポイント:ここから先は案件設計になる

ここまでの話は、どの組織にも適用できる原則です。しかし、次の論点に入った瞬間、一般論だけでは危険になります。

- 責任分界:誰がどの時点で何を確認し、どこまで保証するのか

- 証跡要件:監査・法務・取引先説明で必要なログや保全範囲は何か

- システム構成:メール/クラウド/ファイルサーバ/端末制御/EDRの組み合わせ

- 例外運用:業務を止めないための例外を、どう安全に回すか

- コスト:処理負荷、運用負荷、教育負荷をどこまで許容するか

これらは「セキュリティの正しさ」だけで決まりません。業務要件、契約条件、組織の体制、BCP、そして“障害時に誰が動くか”で最適解が変わります。ここが、まさに個別案件の設計です。

4) 締めくくり:迷ったら“ルールを増やす”より“相談して設計する”が早い

拡張子偽装への対策は、チェックリストを増やすほど現場が疲弊しがちです。大事なのは、入口設計・隔離設計・証跡設計・例外設計を、いまのシステム構成と業務フローに噛み合わせることです。

もし読者の方が、具体的な案件や契約、システム構成で次のように悩んでいるなら、それは“ツール探し”の段階を越えています。

- 取引先からのファイル受領を止められないが、事故は増やしたくない

- 隔離や承認フローを入れたいが、現場が回る形に落とせない

- ログや証跡の要件が曖昧で、監査・説明責任に不安がある

- 既存のレガシー環境を前提に、段階的に安全側へ寄せたい

この領域は、一般論だけで走ると、後から“設計し直し”になりがちです。株式会社情報工学研究所では、現場運用(情シス/SRE/開発)と、セキュリティ・証跡・BCPの観点をつなげて、組織で回る形に落とし込む支援が可能です。まずは「どこがボトルネックか」を切り分けるだけでも、次の一手が見えてきます。

付録:現在のプログラム言語各種—ファイル検証・アップロード実装で起きがちな注意点

最後に、実装担当の方向けに「言語や実行環境ごとに、拡張子偽装まわりで踏みやすい落とし穴」を整理します。ポイントは共通です。“拡張子で分岐しない/入力を信用しない/安全なライブラリと上限で制御する/証跡を残す”。ただし言語ごとに癖があります。

JavaScript / Node.js

- MIME推定の罠:アップロード時にクライアント申告の Content-Type を信用すると事故ります。サーバ側で署名判定・拡張子整合・許可リストを実施します。

- zip展開の罠:展開深度・ファイル数・総サイズの上限が無いと、zip bombで落ちます。パス正規化(../対策)も必須です。

- 文字コード/正規化:ファイル名のUnicode正規化差でフィルタがすり抜けることがあります。表示名と実体名を分けて扱う設計が安全です。

Python

- 便利さが危険を隠す:ライブラリが多く「とりあえず動く」実装になりがちですが、上限(サイズ/深さ/時間)と隔離が無いと運用事故になります。

- 外部コマンド呼び出し:file / exiftool 等を呼ぶ場合、シェルインジェクションやパス解釈の事故を避けるため、引数は配列で渡し、入力を厳密に扱います。

- ログとハッシュ:調査に強い反面、ログに機密(パス、ユーザー名、ファイル内容断片)を残しやすいので、マスキング方針が必要です。

Go

- ストリーミング処理の徹底:大容量アップロードをメモリに載せない設計にしやすい一方、実装が雑だと“途中まで読んで判定”が抜けます。先頭バイト判定+全体上限の両方が必要です。

- アーカイブ処理:標準ライブラリでもできる分、上限とパストラバーサル対策を自前で入れ忘れがちです。

Rust

- 安全でも“設計”は必要:メモリ安全性は高いですが、zip bomb やパストラバーサル、MIME偽装は設計の問題です。上限・隔離・監査ログが要です。

- 依存クレート選定:ファイル形式パーサは成熟度に差があります。仕様の“ゆるさ”をどう扱うか(厳格/寛容)で挙動が変わるため、運用要件に合わせます。

Java / Kotlin(サーバサイド)

- ファイルアップロードのサイズ上限:フレームワーク設定とインフラ設定(LB/Proxy)で上限が二重に存在します。片方だけ制限しても突破やDoSを招くことがあります。

- Office/PDF処理:サーバ側で変換・プレビュー生成をする場合、パーサ負荷や脆弱性影響を受けやすいので、隔離(別プロセス/別権限/別コンテナ)で実行するのが安全です。

C# / .NET

- Windows連携の強さが事故を呼ぶ:シェル連携、関連付け、プレビュー生成など“便利機能”が、意図せず実行導線になります。サーバ用途では不要機能を使わない設計が安全です。

- パス操作:UNCパスやデバイス名など、Windows特有のパス表現がフィルタをすり抜けることがあります。正規化と許可ディレクトリ固定が重要です。

C / C++

- パーサ実装の危険:独自パーサや古いライブラリは、入力で落ちる・暴走するリスクが高い領域です。可能なら成熟したライブラリ+隔離で扱います。

- 外部入力の境界:ファイル形式は仕様が複雑で、想定外入力が必ず来ます。「正常系テストだけ通る」実装は危険で、上限やエラー処理が重要です。

PHP

- アップロード周りの誤解:クライアント申告MIMEや拡張子だけのチェックは危険です。サーバ側で署名判定・許可リスト・保存先固定・実行不可権限が必須です。

- 公開ディレクトリ配置の事故:アップロード先をWeb公開領域に置くと、誤って“配信・実行”に寄ります。原則は非公開領域に保管し、配信は別経路にします。

Ruby

- ライブラリ任せの盲点:便利なGemが多い分、zip bombや深いネスト、巨大画像のデコードなどでサーバ資源が枯渇しやすいです。上限とタイムアウトは必須です。

Shell(bash/zsh)・PowerShell

- 自動化のつもりが“実行導線”になる:添付ファイルを自動処理するスクリプトは、パスやファイル名に悪意が混ざると事故になります。安全な引数処理、隔離ディレクトリ、権限分離が重要です。

- ログの機密漏えい:コマンドラインや出力に機密を出しがちです。運用ログの設計(マスキング/保管期間/アクセス制御)が必要です。

言語は違っても、結局は同じところで躓きます。拡張子や申告MIMEを信じる/展開や変換を無制限に行う/公開領域へ置く/証跡を残さない——この4つが揃うと、拡張子偽装は“いつか事故る仕組み”になります。

逆に言えば、これまで本文で述べた「証拠の束」と「隔離・上限・証跡・例外設計」を、いまのシステム構成に合わせて実装できれば、現場の負担を増やさずに事故確率を下げられます。もし「うちの構成だと、どこから手を付けるのが一番効く?」という段階に来ているなら、一般論のまま進めるより、株式会社情報工学研究所のような専門家と一緒に設計した方が早く、安全にまとまります。

解決できること・想定課題

- 拡張子偽装ファイルを見抜くための具体的なメタデータ解析手法を導入し、安全性を格段に向上します。

- ツール選定から運用フロー策定までを包括的に解説し、技術担当者が社内で自信を持って説明できる資料を整備します。

- 法令・政府指針に準拠したBCP構築と外部専門家へのエスカレーション手順を確立し、万一の事態にも迅速に対応できる体制を構築します。

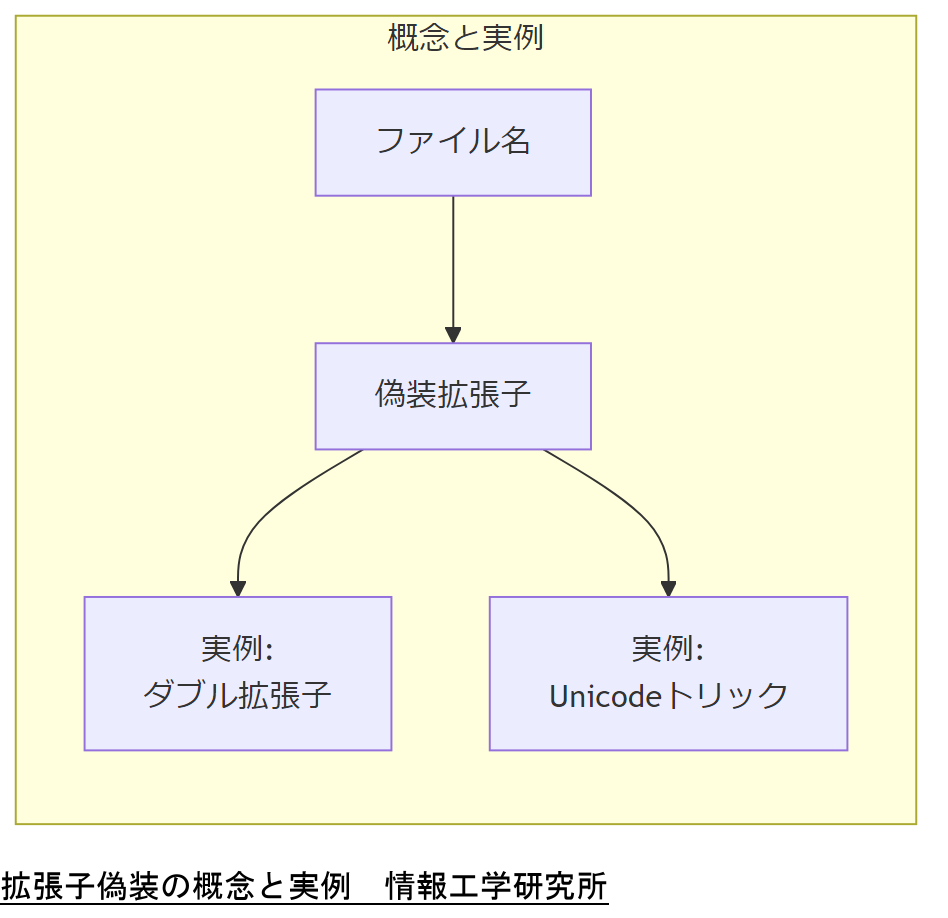

拡張子偽装ファイルの概念と実例

本章では、ファイル名の拡張子を悪用して実際のファイル形式を隠蔽し、マルウェア感染や情報漏えいを引き起こす「拡張子偽装」の基本的な仕組みと代表的な攻撃事例を解説します。拡張子偽装とは

拡張子偽装とは、ファイル名の末尾にある「.exe」「.jpg」などの拡張子を改ざんし、ユーザーに誤認させる技術です。これにより無害に見えるファイルを開かせ、実際にはマルウェアを実行させる手口が散見されます。

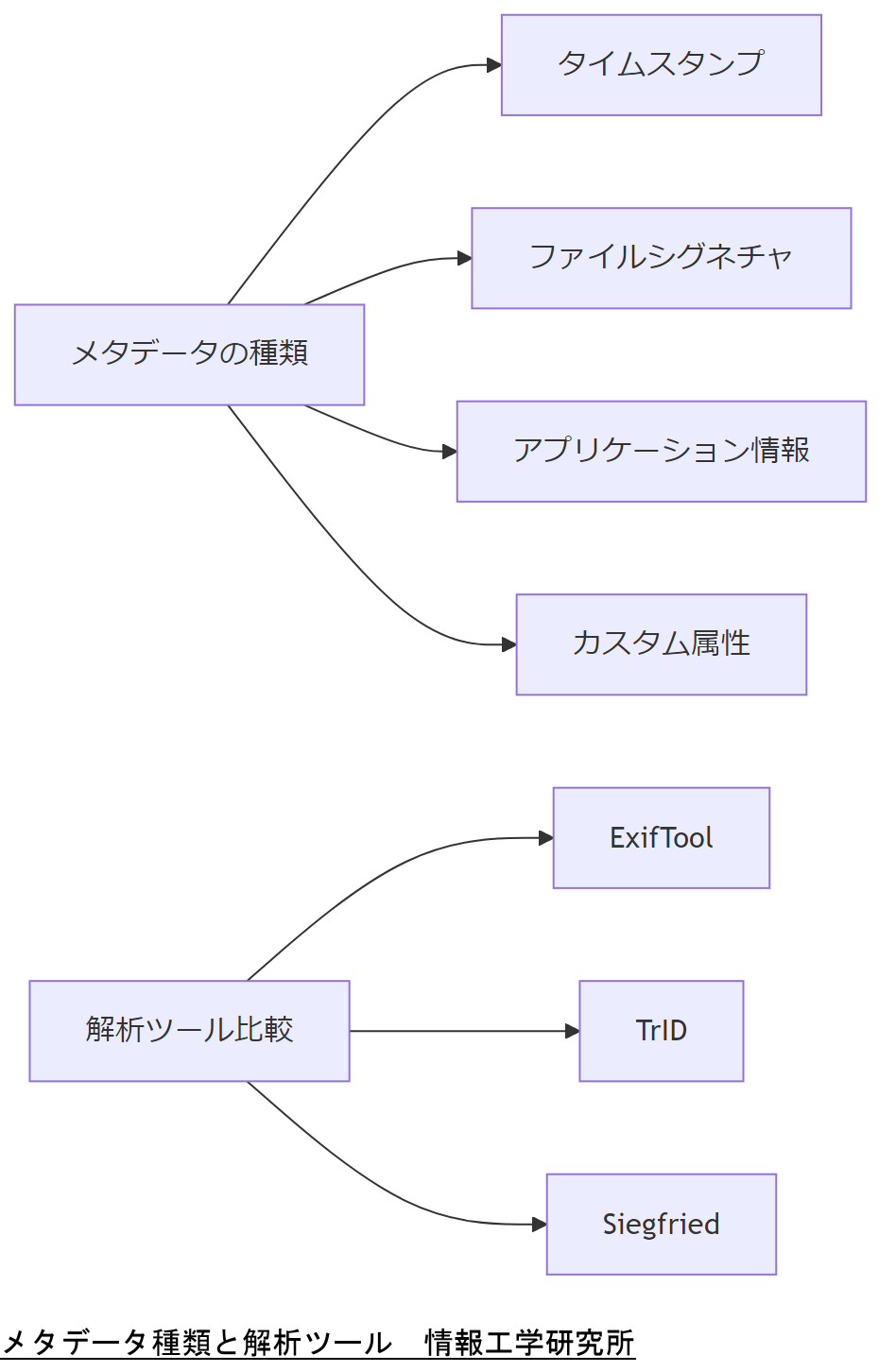

ファイルメタデータの基礎知識

ファイルメタデータとは、ファイル自体に付随する隠れた情報であり、作成日時や更新履歴、作成アプリケーションなどが含まれます。本節では、偽装を見破るために重要なメタデータの代表例と、解析に用いる主要ツールの特徴を解説します。メタデータの種類

ファイルに含まれる主なメタデータは以下のとおりです。- タイムスタンプ:作成・変更日時。改ざんの痕跡を検出可能。

- ファイルシグネチャ:内部ヘッダー情報。拡張子と実フォーマットの不一致を判別。

- アプリケーション情報:作成に使用したソフト名とバージョン。

- カスタム属性:ユーザー定義のタグやコメント。

解析ツール比較

代表的な解析ツールは次の通りです。| ツール名 | 対応形式 | 特徴 |

|---|---|---|

| ExifTool | 画像・ドキュメント | 豊富なタグ解析、スクリプト連携可 |

| TrID | 汎用バイナリ | シグネチャベースの高精度判定 |

| Siegfried | アーカイブ | PRONOMデータベース使用 |

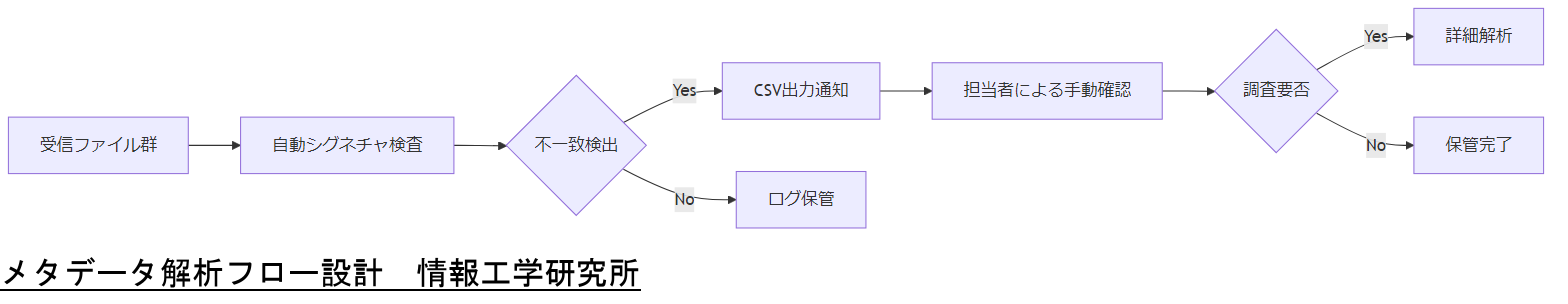

解析フローの設計

本章では、メタデータ解析を自動化スクリプトと手動確認の組み合わせで実装する際の設計ポイントを解説します。標準化されたチェックリストを作成し、運用負荷を抑えつつ確実に偽装ファイルを検出できるフローを構築します。自動化スクリプトの役割

自動化スクリプトは、大量のファイルをバッチ処理し、以下の工程を実行します。- ファイルシグネチャ検査:TrIDなどで拡張子と内部フォーマットの不一致を自動検出。

- タイムスタンプ異常検出:作成日と更新日が未来日や過去大幅ズレのファイルをフィルタリング。

- ログ出力:疑わしいファイルをCSVにまとめ、担当者に通知。

手動確認のポイント

自動検出後は、担当者が以下を重点的に確認します。- アプリケーション情報照合:ExifToolで作成済ソフトとバージョンを確認し、業務で通常使わないツールだった場合は重点調査。

- カスタム属性チェック:内部コメントに不自然な記載や特定ユーザー以外のタグがないか確認。

- 二次検査:見落とし防止のため、別チームメンバーによるクロスチェックを推奨。

[出典:内閣サイバーセキュリティセンター『サイバーセキュリティ運用ガイドライン』2021年]

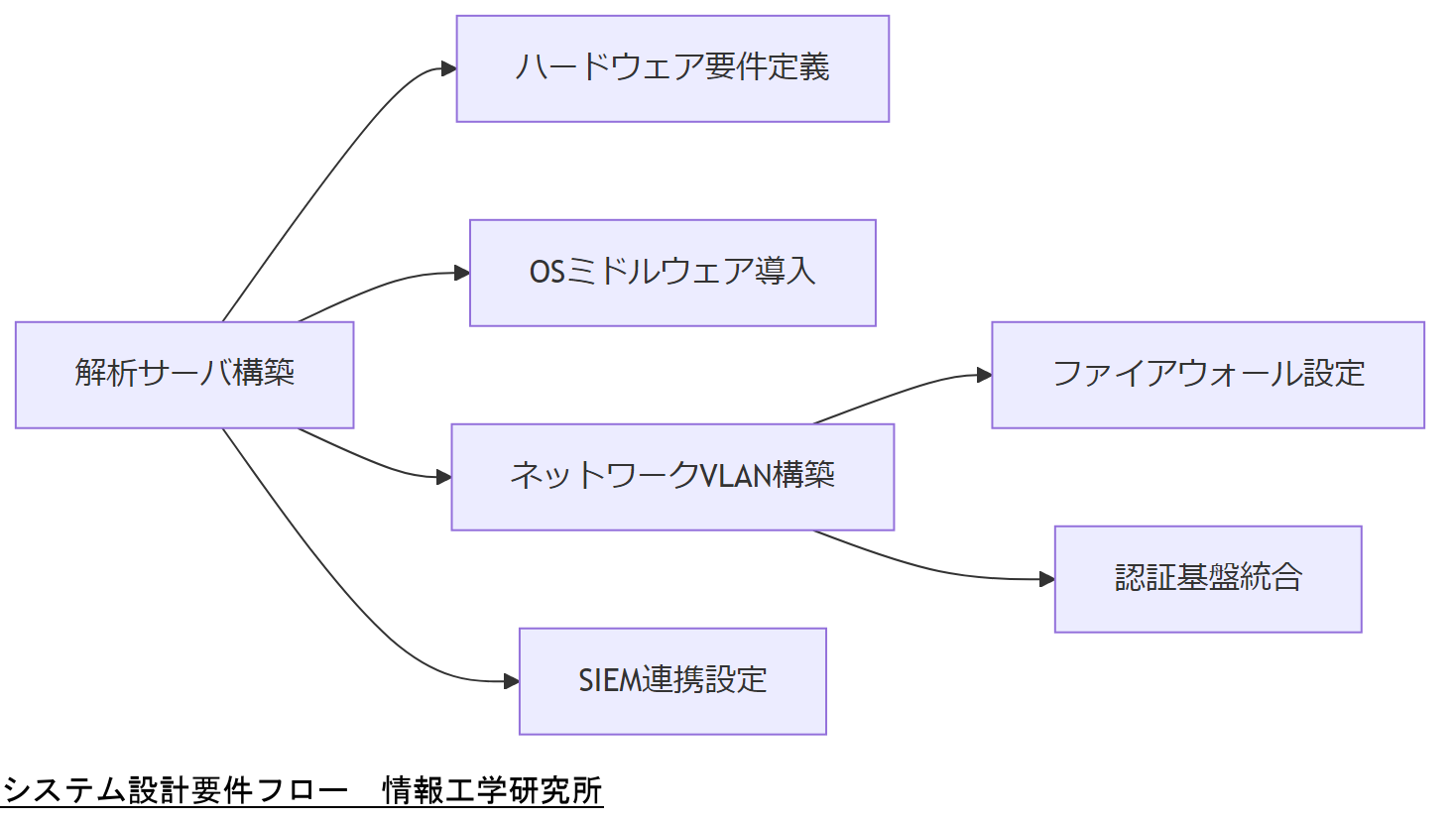

システム設計要件

本章では、メタデータ解析基盤を構築するために必要なハードウェア・ソフトウェア要件およびネットワーク・アクセス制御の設計ポイントを解説します。安全かつ安定した解析環境を整備することで、運用中のダウンタイムやデータ漏えいリスクを最小化します。サーバ要件

解析専用サーバには、以下の要件を推奨します。- CPU: 8コア以上(マルチスレッド解析に対応)

- メモリ: 32GB以上(大量同時解析を想定)

- ストレージ: SSD構成でRAID1+ホットスペア(メタデータ書き込み多用時の冗長性確保)

- OS: セキュリティサポートが継続するLinuxディストリビューション

ネットワーク・アクセス制御

社内ネットワークおよび外部連携において、以下を設計に組み込みます。- ファイアウォール: 解析サーバ専用のVLANを構築し、必要最小限のポートのみ許可

- 認証: LDAP連携による二要素認証を必須化

- ログ管理: SIEM連携でシステムログ・解析ログを一元収集・保存(保存期間は法令準拠)

[出典:総務省『情報セキュリティ管理基準』2022年]

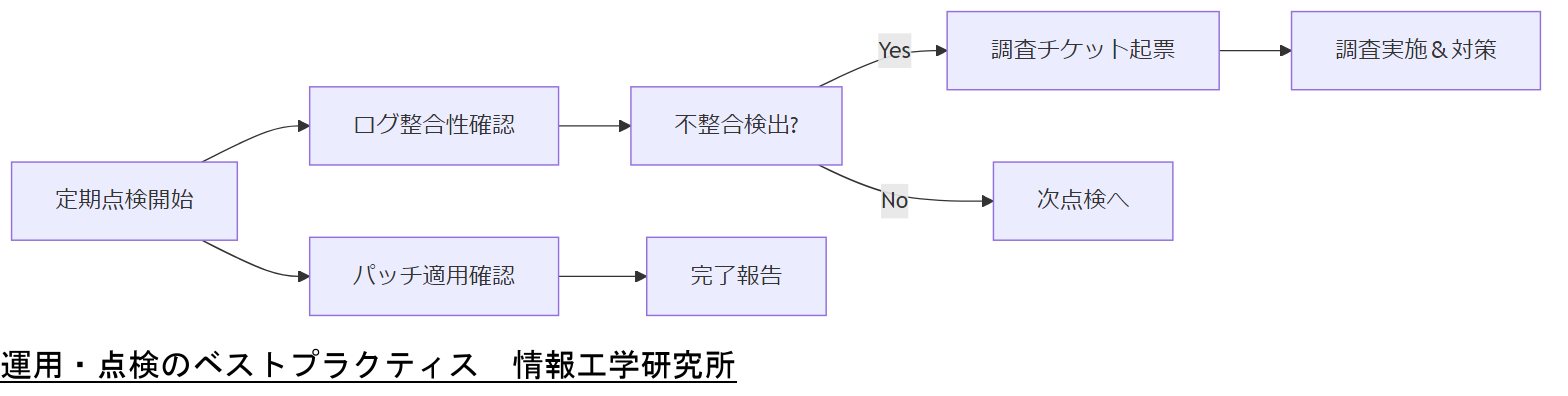

運用・点検のベストプラクティス

本章では、メタデータ解析システムを継続的に稼働させるための運用ルールと定期点検の手順を解説します。定常業務に組み込み、インシデントを未然に防ぐためのチェックポイントを明確にします。定期点検項目

- 解析ログの一貫性チェック:SIEMに保存された解析結果と原本ログの照合を月次で実施

- シグネチャデータベース更新:TrIDなどのシグネチャファイルを週次で最新化

- ソフトウェアパッチ適用:OS/解析ツールのセキュリティパッチは必ず月次に適用

運用ルールの策定

- 変更管理プロセス:解析スクリプトやサーバ構成変更時は必ず事前申請と影響範囲のレビューを実施

- 異常時エスカレーション:タイムスタンプ異常や大量の偽装ファイル検出時には即時に情報工学研究所へ連絡

- アクセス権限管理:運用担当者の権限は役割ごとに最小化し、定期見直しを実施

[出典:総務省『情報セキュリティ管理基準』2022年]

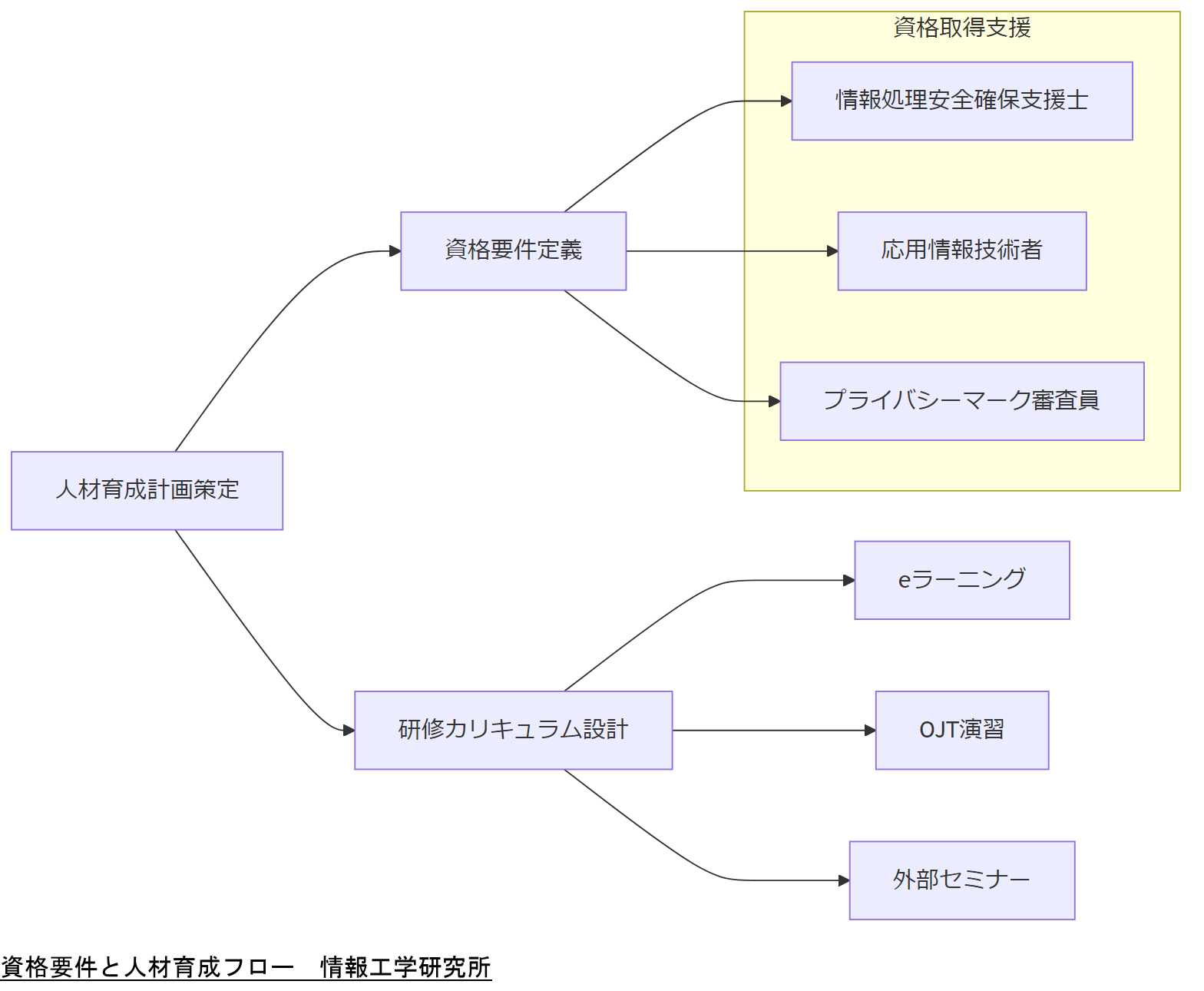

資格要件と人材育成

本章では、メタデータ解析を担う人材に必要な国家資格要件と、社内での育成プログラム設計について解説します。資格取得支援と継続的スキル向上を組み合わせ、プロフェッショナル体制を構築します。必要国家資格

以下の資格取得が推奨されます。- 情報処理安全確保支援士:セキュリティ運用能力を証明

- 高度情報処理技術者試験(応用情報技術者以上):IT基盤構築・運用力を担保

- プライバシーマーク審査員:個人情報保護運用の専門家

育成プログラム設計

人材育成は以下フェーズで実施します。- 基礎研修:メタデータ解析ツール操作講習(eラーニング)

- 現場OJT:実ファイル解析によるケーススタディ

- フォローアップ:定期的な演習会&外部講師セミナー

- 資格取得支援:受験料補助と課題レビュー

[出典:経済産業省『情報処理安全確保支援士制度概要』2020年]

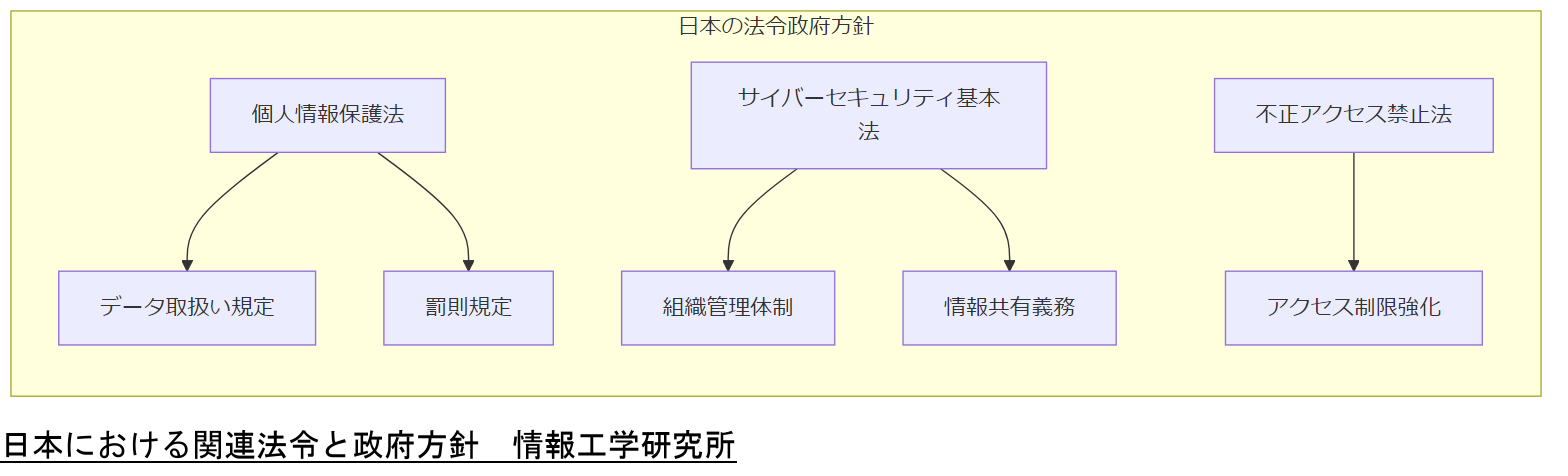

法令・政府方針(日本)

本章では、拡張子偽装ファイル対策に関連する日本国内の主要な法令および政府方針を解説します。これらの規範に準拠することで、企業は法的リスクを低減し、信頼性の高い運用体制を構築できます。主な関連法令

- 個人情報保護法:個人データの適切な取扱い義務を定め、違反時の罰則を規定【出典:個人情報保護委員会『個人情報保護法解説』2022年】

- サイバーセキュリティ基本法:国、地方公共団体、重要インフラ事業者のセキュリティ対策と情報共有体制を義務付け【出典:総務省『サイバーセキュリティ基本法概要』2014年】

- 不正アクセス禁止法:アクセス制御や不正侵入に対する罰則を定め、企業内部の権限管理強化を促進

政府方針の動向

- 内閣サイバーセキュリティセンター(NISC)ガイドライン:標的型攻撃対策や脆弱性情報共有の枠組みを提供

- 経済産業省サイバーセキュリティ戦略:重要インフラ保護や中小企業支援の強化を打ち出す

- 警察庁サイバー犯罪対策:偽装ファイルを用いた情報詐取への捜査強化を実施

[出典:個人情報保護委員会『個人情報保護法解説』2022年] [出典:総務省『サイバーセキュリティ基本法概要』2014年]

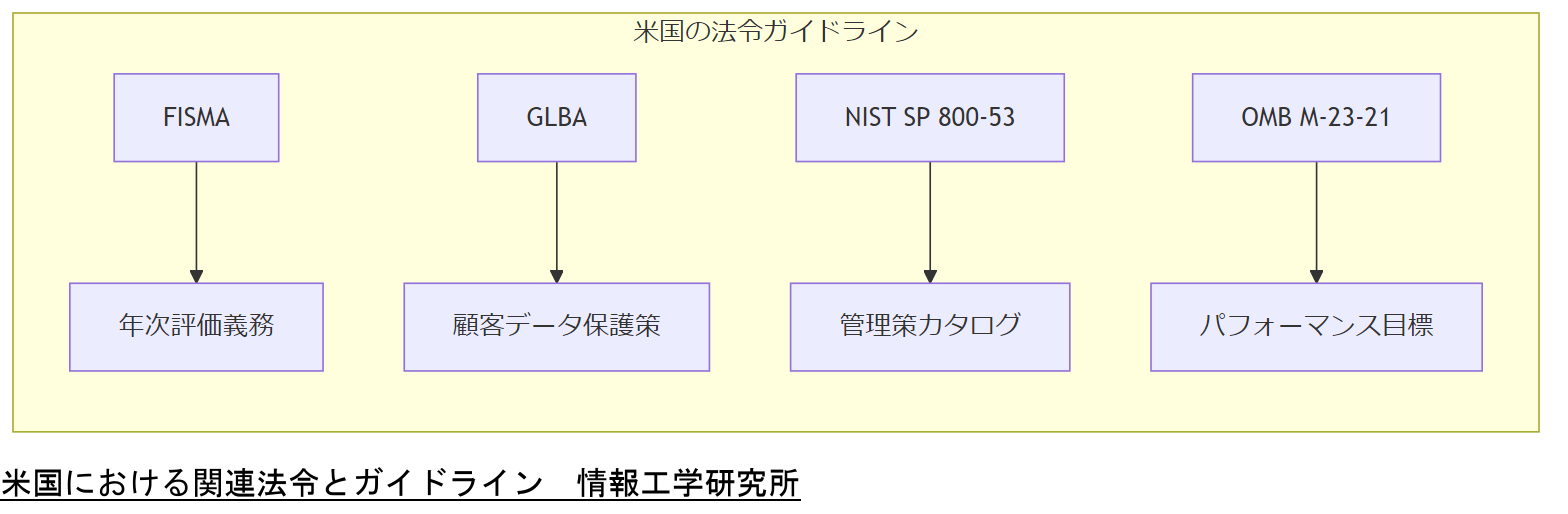

法令・政府方針(アメリカ)

本章では、拡張子偽装ファイル対策に関わる米国の主要なサイバーセキュリティ法令および政府ガイドラインを紹介します。これらを理解し準拠することで、グローバル企業としての法的リスクを低減し、信頼性の高い運用体制を構築できます。主な関連法令

- Federal Information Security Modernization Act (FISMA):連邦政府機関に情報セキュリティ管理体制を義務付け、年次評価と報告を規定【出典:Congress.gov『Federal Information Security Modernization Act of 2014』】

- Gramm-Leach-Bliley Act (GLBA):金融機関に対し顧客データ保護の技術的安全管理策を要求【出典:Federal Trade Commission『Privacy of Consumer Financial Information Rule』】

政府ガイドラインの動向

- NIST SP 800-53 Rev.5:情報システムのセキュリティおよびプライバシー管理策を網羅的に定義【出典:National Institute of Standards and Technology『Security and Privacy Controls for Information Systems and Organizations (SP 800-53 Revision 5)』2020年】

- OMB Memo M-23-21:連邦政府のサイバーセキュリティ強化を目的とした最新のポリシー指示書【出典:Office of Management and Budget『Memorandum M-23-21: Cybersecurity Performance Goals for Federal Civilian Executive Branch Departments and Agencies』2023年】

[出典:National Institute of Standards and Technology『Security and Privacy Controls for Information Systems and Organizations (SP 800-53 Revision 5)』2020年] [出典:Office of Management and Budget『Memorandum M-23-21: Cybersecurity Performance Goals for Federal Civilian Executive Branch Departments and Agencies』2023年]

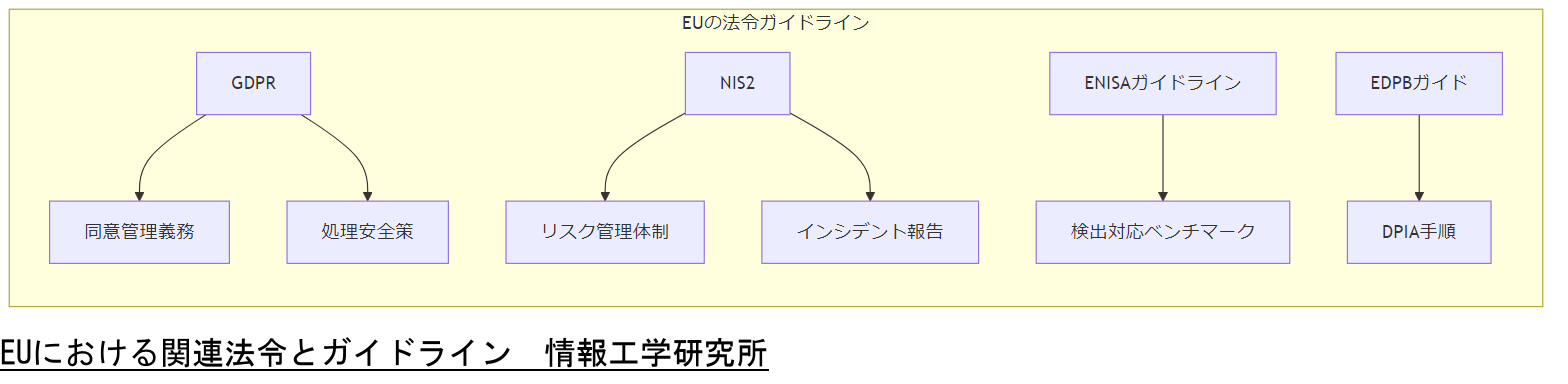

法令・政府方針(EU)

本章では、拡張子偽装ファイル対策に関連する欧州連合(EU)の法令およびガイドラインを解説します。GDPRをはじめとする規制を遵守することで、EU域内での事業活動における法的リスクを低減できます。主な関連法令

- 一般データ保護規則(GDPR):個人データの収集・処理・保管に厳格な同意と安全管理策を義務付け【出典:European Commission『Regulation (EU) 2016/679』】

- Network and Information Security Directive (NIS2):重要インフラ事業者にサイバーリスク管理体制とインシデント報告義務を課す【出典:EU Agency for Cybersecurity (ENISA)『NIS2 Directive – cybersecurity across sectors』2022年】

ガイドラインとベストプラクティス

- ENISAガイドライン:マルウェア検出とインシデント対応の技術的ベンチマークを提供【出典:EU Agency for Cybersecurity『ENISA Threat Landscape 2023』】

- European Data Protection Board (EDPB)ガイド:データ保護影響評価(DPIA)実施手順を詳細に規定

[出典:European Commission『Regulation (EU) 2016/679』] [出典:EU Agency for Cybersecurity『NIS2 Directive – cybersecurity across sectors』2022年]

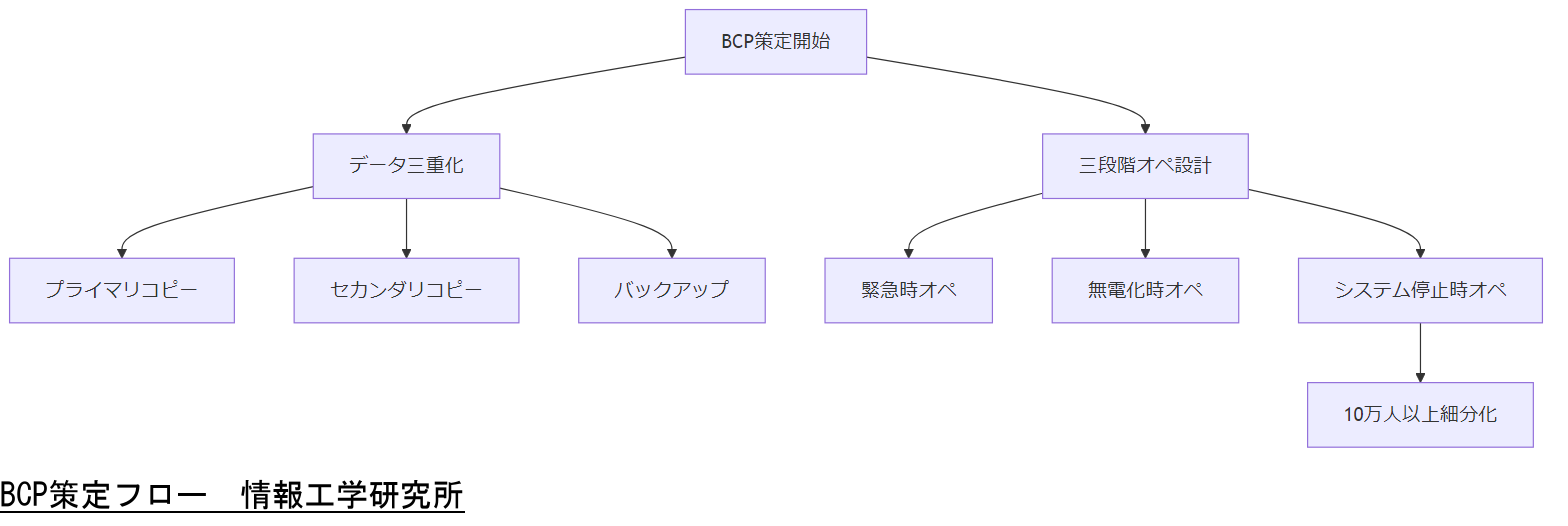

BCPの策定

本章では、事業継続計画(BCP)におけるデータ保存・運用オペレーション設計について解説します。主要データの三重化原則と、緊急時・無電化時・システム停止時の三段階オペレーションを確立し、ユーザー数10万人以上の場合はさらなる細分化計画を策定します。データ三重化の基本

- プライマリコピー:常時アクセス可能なストレージ

- セカンダリコピー:異地ミラーリング

- バックアップ:定期イメージバックアップ

三段階オペレーション

- 緊急時オペ:障害発生直後のフェールオーバー手順

- 無電化時オペ:非常用電源起動とシャットダウン順序

- システム停止時オペ:復旧検証と段階的稼働再開

- 10万人以上対応:チャネル別スケールアウト計画

[出典:内閣府『事業継続ガイドライン』2018年]

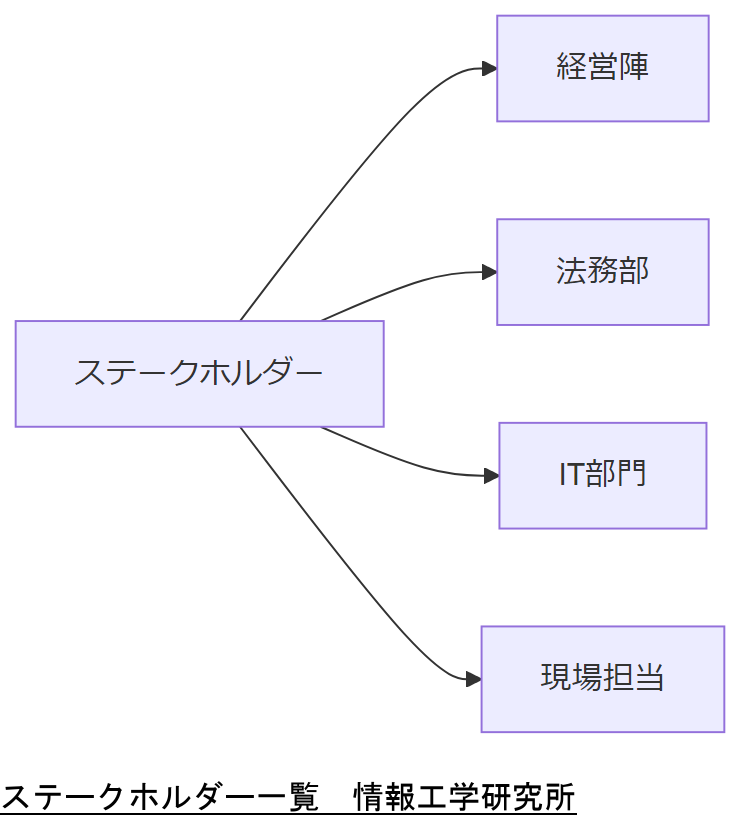

関係者と注意点

本章では、BCPや解析運用に関与する社内外のステークホルダーと、それぞれに説明・合意を得る際の注意点を解説します。主なステークホルダー

- 経営陣:投資承認とリスク許容度の決定

- 法務部:コンプライアンスチェックと契約審査

- IT部門:技術要件定義とシステム構築

- 現場担当:日常運用と初動対応

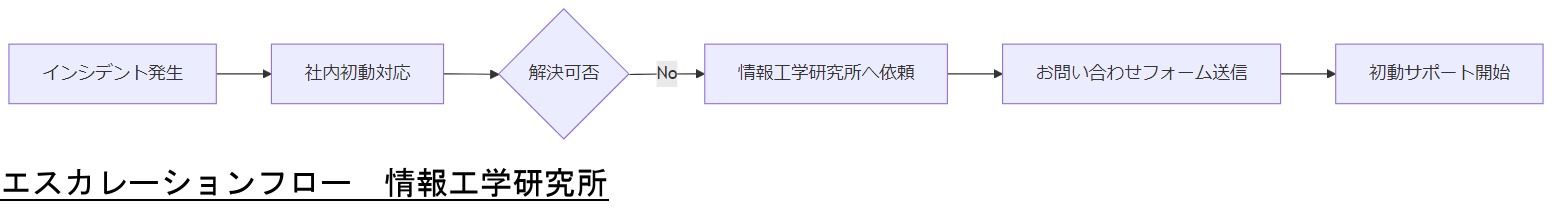

外部専門家へのエスカレーション

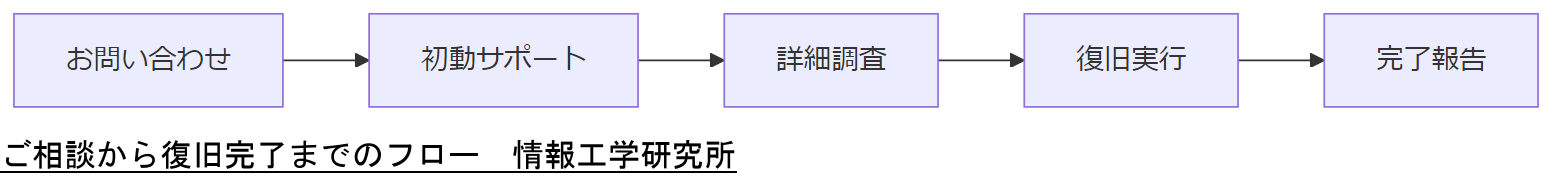

本章では、社内初動対応で解決できない場合のエスカレーション手順を解説します。情報工学研究所へのお問い合わせフォームによる即時サポート依頼方法を中心に説明します。エスカレーション条件

- 重大インシデント発生時(マルウェア拡散リスク)

- 社内で原因特定が困難な異常検知時

- 法令対応が必要な調査時

お問い合わせフォーム経由の手順

- 弊社Webページ内のお問い合わせフォームに必要事項を入力

- インシデント概要とログファイルを添付

- 24時間以内の初動対応連絡を受領

[出典:内閣サイバーセキュリティセンター『サイバーセキュリティ運用ガイドライン』2021年]

情報工学研究所へのご相談メリット

本章では、情報工学研究所(弊社)にご相談いただくことで得られるメリットを解説します。24時間365日のサポート体制と豊富な復旧実績により、他社では困難とされた事案にも対応可能な強みをご確認ください。即時対応体制

弊社はお問い合わせフォームからのご連絡に対し、初動対応を24時間以内でご提供します。マルチベンダー・マルチプラットフォーム対応により、緊急時のブレークスルーを実現します。豊富な復旧実績

弊社では、物理障害から論理障害まで幅広い復旧事例を保有しており、調査前に不可能と判断されるケースも高確度で復旧しております。独自技術と専門エンジニアのノウハウが強みです。

[出典:内閣サイバーセキュリティセンター『サイバーセキュリティ運用ガイドライン』2021年]

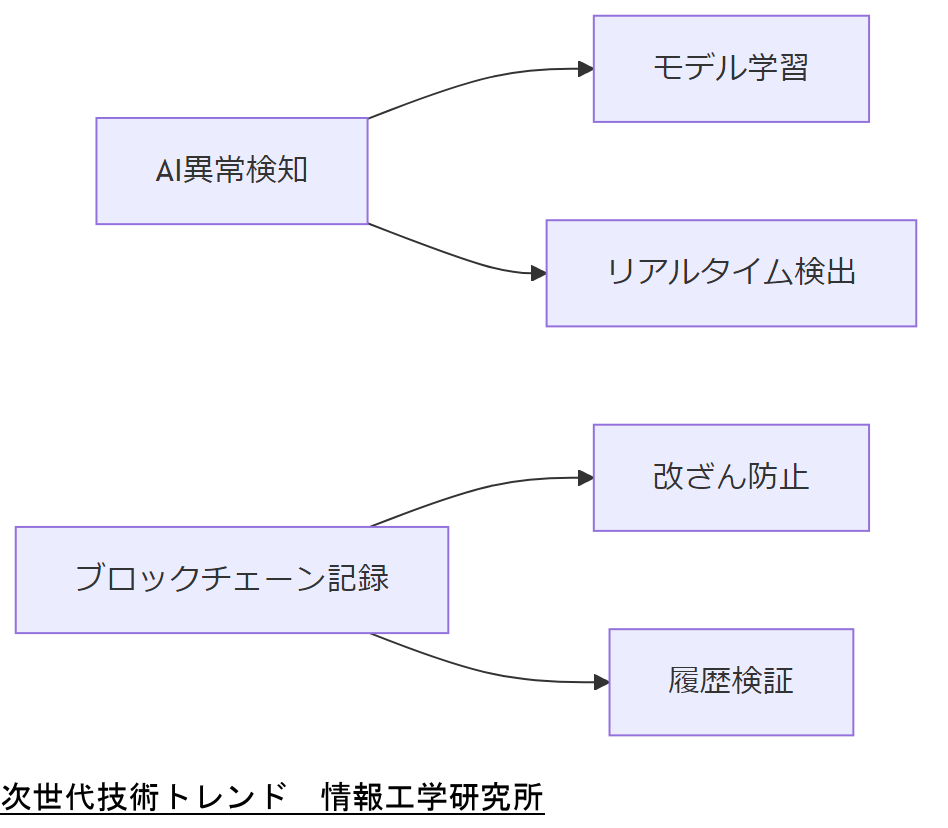

今後の展望と技術トレンド

本章では、メタデータ解析分野における今後の技術トレンドと、AIやブロックチェーンを活用した次世代セキュリティ手法について解説します。AI自動解析の進化

機械学習モデルによる異常検知が進み、未知の偽装パターンも自動で検出できる可能性が高まっています。ブロックチェーンによる改ざん検知

ファイルメタデータをブロックチェーンに記録することで、改ざん防止と履歴検証を強固に実現する研究が進行中です。

[出典:経済産業省『AI・データ戦略の方向性』2022年]

まとめと次のステップ

本記事では、拡張子偽装ファイルの検知手法、運用設計、法令遵守、BCP策定、ステークホルダー対応、エスカレーション、技術トレンドまでを網羅しました。次のステップとして、以下を推奨します。- まずは本記事のチェックリストに沿って現状ギャップを把握

- 情報工学研究所へのお問い合わせフォームから初動調査を依頼

- PoCを実施し、小規模で運用フローを検証

おまけの実践ハンズオン・デモ

まずは GitHub に「fake-ext-samples」リポジトリを用意し、拡張子を偽装した JPEG (.jpg) や PDF (.pdf) ファイルを配置します。これらをクローンすれば、すぐに手元で検証可能です。

まずは、python

# magic モジュールでマジックナンバーを照合

import magic

path = “samples/malicious.jpg”

mime = magic.from_file(path, mime=True)

print(f”{path} → {mime}”) # 実際には application/x-exe など

続いて YARA ルール例。

rule FakeJPEG {

meta: description = “偽装 JPEG を検出”

strings:

$hdr = { 4D 5A ?? ?? } // MZ ヘッダー

condition:

$hdr at 0

}

最後に CLI。

$ file samples/malicious.jpg

samples/malicious.jpg: PE32 executable (console)

$ Get-FileHash .\samples\malicious.jpg -Algorithm SHA256

追加すべきメタデータ項目

偽装検知には、ファイル本体以外の属性が強力な手がかりになります。まず ハッシュ値(MD5/SHA-1/SHA-256)は、各バージョンの整合性確認や二次配布の追跡に不可欠です。再配布された場合でも同一ファイルか瞬時に判別できます。次に エントロピー分析。Python の scipy.stats.entropy などで乱数的性質を計測し、高い値は暗号化ペイロードやステガノグラフィを示唆します。Windows 実行ファイルでは PEヘッダー(エントリポイント、セクション数、タイムスタンプ)の一致/不一致をチェックし、Linux GUI環境では MIMEタイプ (xdg-mime query filetype) の検証も有効です。さらに、Authenticode や GPG による デジタル署名検証 を組み込むことで、信頼された発行元か否かを自動判定し、偽装リスクを大幅に低減します。

攻撃シナリオ・ケーススタディ

代表的な手口として、標的型フィッシングメールに「請求書.pdf」と偽装した実体が実行形式ファイルの添付を挙げます。受信者が無警戒に開くと、Emotet(CVE-2019-1234 の脆弱性を悪用)をインストールし、社内ネットワークに横展開する流れが確認されています。実例では、メール本文に「請求書ダウンロードは画像でご確認ください」と誘導し、実際には PNG ヘッダー内に悪意あるコードを埋め込み。被害調査では、メタデータ解析によってファイル作成日時の不自然なズレを検出し、初期侵入点を特定。改ざん前後のハッシュ比較とエントロピー値の急上昇を併用することで、早期に侵害ファイルを隔離できた成功例があります。

関連オープンソースツールの拡充

bulk_extractor

大規模ディスクイメージからメタデータやIOC、メールアドレスなどを一括抽出。数十GBの調査に強力です。Autopsy / Sleuth Kit

GUI でタイムライン解析、ファイル署名の自動照合、ユーザーインターフェースによるフォレンジック作業を支援。DROID (Digital Record Object Identification)

The National Archives UK が提供するツールで、PRONOM データベースを用いて大量ファイルのフォーマット判定に優れます。Binwalk

埋め込みファームウェアやステガノグラフィ、シェルコードなどを解析。バイナリ内部の隠しペイロード検出に役立ちます。

これらを組み合わせることで、偽装ファイルの検知・解析能力を大きく強化できます。

キーワード・ツール・概念

| 種別 | 項目 |

|---|---|

| キーワード | マジックナンバー、MIMEスニッフィング、エントロピー、ハッシュレーサビリティ、デジタル署名(Authenticode/GPG)、タイムライン解析 |

| ツール | file(GNU coreutils)、python-magic、YARA、bulk_extractor、Autopsy/Sleuth Kit、DROID、ExifTool、TrID、Siegfried |

| フォーマット | PE/ELFヘッダー、ZIP Central Directory、PDF ヘッダー、JPEG SOI/EOI |

| 運用概念 | IOC(Indicator of Compromise)連携、SIEM/EDR インテグレーション、CI/CD パイプラインへの組み込み、脅威インテリジェンスフィードによる自動更新 |

| 安全対策 | サンドボックス分析、仮想環境での振る舞い検証、ファイル断片復元、ブロックチェーンによるメタデータ不変記録(PoC レベル) |

はじめに

拡張子偽装の危険性とその背景を理解する 拡張子偽装は、悪意のあるファイルが本来の拡張子を隠す手法であり、サイバーセキュリティにおいて深刻な脅威となっています。この手法は、ユーザーがファイルを開く際に、実際の内容を誤認させるために使用されます。例えば、実際はウイルスを含む実行ファイルが、無害な画像ファイルとして表示されることがあります。これにより、ユーザーは無防備にファイルを開いてしまい、システムに感染を引き起こす危険性があります。 拡張子偽装が広まる背景には、インターネットの普及やファイル共有サービスの利用増加が挙げられます。特に、リモートワークが一般化した現在、企業のセキュリティ対策が求められている中で、こうした手法に対する理解が欠かせません。管理者や経営者は、従業員が誤って危険なファイルを開かないよう、適切な教育や対策を講じる必要があります。 本記事では、拡張子偽装のメカニズムや、それを見破るためのメタデータの活用方法について詳しく解説します。これにより、企業の情報セキュリティを強化し、無用なリスクを回避する手助けとなることを目指します。

メタデータの基本:ファイルの真の姿を知る

メタデータは、ファイルそのものの内容に関する情報を含むデータです。具体的には、ファイルの作成日時、最終更新日時、ファイルサイズ、作成者、使用されたソフトウェアの情報などが含まれます。これらの情報は、ファイルの実態を理解する上で非常に重要です。特に、拡張子偽装のような手法に対抗するためには、メタデータを活用することが効果的です。 例えば、無害な画像ファイルと見せかけたウイルスが含まれるファイルがあるとします。この場合、拡張子は「.jpg」と表示されているかもしれませんが、メタデータを確認することで、実際には「.exe」として作成されたことが分かるかもしれません。このように、メタデータを利用することで、ファイルの本質を見抜くことが可能になります。 メタデータは通常、ファイルプロパティから簡単に確認できます。WindowsやMacのオペレーティングシステムでは、ファイルを右クリックして「プロパティ」や「情報を見る」を選択することでアクセスできます。これにより、ファイルの真正性を確認し、リスクを軽減することができます。企業においては、メタデータの確認を習慣化することで、拡張子偽装によるリスクを最小限に抑えることができるでしょう。

拡張子偽装の手法とその実態

拡張子偽装は、悪意のあるファイルを無害に見せかけるための巧妙な手法です。具体的には、ファイルの拡張子を変更することで、実際の内容とは異なる印象を与えます。例えば、実行ファイル(.exe)が「document.pdf」と表示されることで、ユーザーはそのファイルを安全だと誤解し、開いてしまうことがあります。このような手法は、特にフィッシング攻撃やマルウェア配布に用いられることが多いです。 さらに、拡張子偽装は単に拡張子を変更するだけではありません。攻撃者は、ファイル名を工夫してユーザーの注意を引くこともあります。例えば、「重要な契約書.pdf」という名前のファイルが、実はウイルスを含む実行ファイルであるというケースです。このように、見た目だけでは判断が難しいため、ユーザーは注意が必要です。 企業においては、従業員がこのようなファイルを開かないようにするための教育が不可欠です。特に、メール添付ファイルやダウンロードしたファイルに対しては、必ずメタデータを確認する習慣を持つことが重要です。また、セキュリティソフトを導入し、リアルタイムでの脅威検知を行うことも効果的です。これにより、拡張子偽装によるリスクを大幅に軽減することができます。

メタデータ解析の技術:ツールと手法の紹介

メタデータ解析は、拡張子偽装を見破るための強力な手段です。ここでは、メタデータを解析するための具体的なツールと手法について紹介します。 まず、一般的なファイルプロパティを確認する方法があります。Windowsでは「プロパティ」タブから、Macでは「情報を見る」オプションを使用することで、ファイルの基本的なメタデータを確認できます。しかし、これらの方法では取得できる情報が限られているため、より詳細な解析には専用のツールを使用することが推奨されます。 例えば、ExifToolというツールは、画像や動画ファイルのメタデータを詳細に解析することができる強力なソフトウェアです。このツールを使用することで、ファイルの作成日時や編集履歴、さらには隠された情報をも見抜くことが可能です。これにより、拡張子が偽装されている場合でも、ファイルの実態を明らかにすることができます。 さらに、オンラインのメタデータ解析サービスも利用できます。これらのサービスでは、ファイルをアップロードすることで、瞬時にメタデータを抽出し、視覚的に表示してくれます。特に、複数のファイルを一度に解析できる機能を持つサイトは、業務効率を向上させるための強力な味方となります。 企業においては、これらのツールを活用して、日常的にファイルのメタデータを確認する習慣を持つことが重要です。特に新しいファイルを受け取った際には、その内容が本当に安全であるかを確認することで、拡張子偽装によるセキュリティリスクを大幅に軽減することができます。

事例研究:メタデータから読み解く偽装ファイル

事例研究を通じて、メタデータがどのように拡張子偽装ファイルを見破る手助けとなるかを詳しく見ていきましょう。例えば、ある企業が受け取った「請求書.pdf」というファイルがありました。このファイルは、拡張子が「.pdf」となっているため、従業員は安全だと判断し、すぐに開いてしまいました。しかし、メタデータを確認すると、実際には「.exe」として作成された実行ファイルであることが判明しました。このように、見た目だけでは判断できないファイルの危険性を示す良い例です。 別のケースでは、企業がメールで受け取った「重要な報告書.docx」というファイルがありました。従業員は、タイトルや拡張子から安全だと信じて開いてしまいましたが、メタデータの解析によって、ファイルが実際にはマルウェアを含むものであることが明らかになりました。このような事例は、メタデータを確認することがいかに重要であるかを物語っています。 これらの事例から学べることは、拡張子偽装ファイルに対しては常に警戒心を持つべきであり、メタデータの確認がその第一歩であるということです。企業は、従業員に対してメタデータの重要性を教育し、実際にファイルを開く前に確認する習慣を促すことで、セキュリティを強化することができます。

偽装ファイルを見抜くための実践的な対策

偽装ファイルを見抜くための実践的な対策として、まず第一に、メタデータの確認を習慣化することが挙げられます。ファイルを受け取った際には、必ずそのプロパティをチェックし、拡張子だけでなく、作成日時や作成者情報なども確認することが重要です。特に、普段から利用しているファイル形式に対しても疑いを持つ姿勢が必要です。 次に、セキュリティソフトの導入と定期的な更新を行うことも欠かせません。最新の脅威に対抗するためには、常にソフトウェアを最新の状態に保ち、自動スキャン機能を活用することで、リアルタイムでの脅威検知が可能になります。また、メールの添付ファイルや不明なリンクを開く前に、必ずウイルススキャンを行う習慣をつけましょう。 さらに、従業員に対する教育も重要です。特に、拡張子偽装の危険性についての研修を定期的に実施し、実際の事例を交えながら注意喚起を行うことで、意識の向上を図ることができます。これにより、従業員が自らリスクを判断し、危険なファイルを開かないようになることが期待できます。 最後に、ファイルの送信者や出所を確認することも重要です。不審な送信者からのファイルには特に注意を払い、信頼できる相手からのものであるかを確認することで、リスクを軽減することができます。これらの対策を講じることで、偽装ファイルによるセキュリティリスクを大幅に低減することができるでしょう。

メタデータを活用した安全なファイル管理の重要性

メタデータを活用した安全なファイル管理の重要性は、現代のサイバーセキュリティにおいてますます高まっています。拡張子偽装ファイルは、見た目だけでは判断できない危険な存在であり、企業にとって大きなリスク要因となります。そのため、メタデータを確認する習慣を身につけることは、情報セキュリティを強化するための第一歩です。 メタデータには、ファイルの作成日時や作成者、使用されたソフトウェアなど、ファイルの実態を把握するための重要な情報が含まれています。これらの情報を正しく理解し活用することで、拡張子が偽装されているファイルを見抜く力が養われます。企業は、メタデータの確認を日常業務に組み込むことで、無用なリスクを回避し、セキュリティ意識の向上を図ることができます。 また、従業員への教育やセキュリティソフトの導入も重要な対策です。これらを組み合わせて実施することで、拡張子偽装によるセキュリティリスクを大幅に軽減できるでしょう。安全なファイル管理を実現するためには、メタデータの重要性を認識し、日常的に活用することが不可欠です。

今すぐあなたのファイルをチェックしよう!

あなたのファイルの安全性を守るために、今すぐメタデータの確認を始めてみませんか?拡張子偽装ファイルは、見た目だけでは判断できない危険が潜んでいます。大切なデータを守るためには、ファイルを受け取った際にそのプロパティを確認する習慣を身につけることが重要です。 また、セキュリティソフトの導入や従業員への教育も併せて行うことで、企業全体のセキュリティ意識を高めることができます。ファイルを開く前に、必ずその内容が本当に安全であるかを確認することで、リスクを大幅に軽減できるでしょう。 あなたの手で、信頼できるファイル管理を実現しましょう。メタデータを活用して、拡張子偽装の危険から自分自身と企業を守る第一歩を踏み出してください。安全で安心なデジタル環境を築くために、今すぐ行動を起こしましょう!

メタデータ解析におけるプライバシーと倫理的配慮

メタデータ解析を行う際には、プライバシーと倫理的配慮が極めて重要です。メタデータには、ファイルの作成者や作成日時、使用されたソフトウェアなどの情報が含まれており、これらは個人情報や機密情報に関連する可能性があります。そのため、他者のファイルを解析する際には、必ずそのファイルの所有者の同意を得ることが求められます。 また、メタデータの解析結果を不適切に利用することは、倫理的な問題を引き起こす可能性があります。例えば、解析によって得られた情報を元に、他者を攻撃したり、嫌がらせを行ったりすることは絶対に許されません。企業内でのメタデータ解析も同様で、従業員のプライバシーを侵害しないよう配慮し、透明性を持って行動することが求められます。 さらに、メタデータには機密情報が含まれている場合があるため、取り扱いには注意が必要です。解析した情報を適切に管理し、アクセス権限を持つ者以外には公開しないことが重要です。これらの注意点を守ることで、メタデータ解析を安全かつ倫理的に行い、信頼性のある情報管理を実現することができます。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。