次に、根拠の軸を2つに絞ると迷いにくいです:接触の事実(接続/ペアリング/検出)と、時刻の裏取り(端末時刻/タイムゾーン/同期状態)。

# 代表例: btsnoop_hci.log の取得(機種/設定で有無が変わります) adb devices adb shell ls -l /sdcard/btsnoop_hci.log adb pull /sdcard/btsnoop_hci.log ./btsnoop_hci.log # 接続/切断/ペアリング周辺のログ(端末依存でタグ名は変動) adb logcat -d | grep -iE "bluetooth|btm|btif|gatt|hci|pair|bond|connect|disconnect" > android_bt_log.txt # 取得したファイルを固定(ハッシュ) sha256sum btsnoop_hci.log android_bt_log.txt > hashes.txt

# 代表例: sysdiagnose を取って解析する(取得手順は端末/OSで異なります) # 解析側のMacで: Bluetooth関連の文字列を広く検索 grep -Rni "Bluetooth\|CoreBluetooth\|BTLE\|GATT\|pair\|bond\|connect\|disconnect" ./sysdiagnose_* > ios_bt_hits.txt # 時刻とタイムゾーンを先に確認(照合ズレを防ぐ) grep -Rni "time zone\|timezone\|NTP\|clock" ./sysdiagnose_* > ios_time_hits.txt # 取得物の固定(ハッシュ) shasum -a 256 ios_bt_hits.txt ios_time_hits.txt > hashes.txt

# まずは時刻の健全性(ズレると「近距離」の証明が弱くなります) w32tm /query /status tzutil /g # ログのエクスポート(環境によりログ名は異なります) wevtutil el | findstr /i bluetooth wevtutil qe System /f:text /c:2000 > win_system_2000.txt # 取得物の固定(ハッシュ) certutil -hashfile win_system_2000.txt SHA256 > hashes.txt

# サービス状態とログ systemctl status bluetooth --no-pager journalctl -u bluetooth --since "24 hours ago" --no-pager > bluez_journal.txt # HCIの観測(権限が必要な場合あり) btmon -w hci_capture.btsnoop # 端末の識別情報(MACはランダム化される場合があります) bluetoothctl devices bluetoothctl info # 取得物の固定(ハッシュ) sha256sum bluez_journal.txt hci_capture.btsnoop > hashes.txt

# 1) 時刻の整合を確認(タイムゾーン/同期状態) # Windows: w32tm /query /status / tzutil /g # Linux: timedatectl / date -Is # macOS: systemsetup -gettimezone / date -u # 2) 取得対象を「読み取り」に限定(削除/修復/最適化は後回し) # 3) 取得後にハッシュで固定(sha256 / certutil / shasum) # 4) 解析はコピーに対して実施し、原本は保全する

・端末時刻のズレやタイムゾーン差の診断ができない。

・HCIスヌープが取れていない、または取得場所が特定できない。

・MACアドレスがランダム化され、同一端末の同定で迷ったら。

・複数端末のログ突合(Wi-Fi/通話/入退室/監視)をどこまでやるか迷ったら。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

・個人情報の取り扱いと同意範囲の切り分けで迷ったら。

・ログの保全手順(原本/コピー/ハッシュ/保管)がこれで良いか迷ったら。

もくじ

- 「また現場か…」Bluetoothは“静かに残るログ”である:近距離通信が証拠になる理由

- まず押さえる前提:Bluetoothの仕組み(Classic / BLE)とログに残る“粒度”

- 行動証拠の材料になるデータ:接続・ペアリング・広告(Advertising)・RSSI・サービスUUID

- 伏線①:名前は偽装できるが“識別子”は痕跡を残す(MAC、Resolvable Private Address、IRK)

- 伏線②:「位置情報がないのに位置が分かる」——近接性推定と時系列の強さ

- どこにログがある?OS別の取得ポイント(Windows / Android / iOS / Linux)と保全の基本

- 相関で効く:Wi-Fi・GPS・アプリイベント・入退館ログとBluetoothを“重ねて”確度を上げる

- 典型シナリオ:同席証明/すれ違い/持ち去り/機器なりすまし——それぞれの見立て方

- 落とし穴と反証:省電力・ランダム化・干渉・検知漏れで“断定”が危険な理由

- 帰結:Bluetoothログ解析は「単体で断言しない」から強い——再現性ある手順で“説明できる証拠”にする

【注意】 Bluetoothログには個人の行動や所在に関わる情報が含まれる可能性があり、取り扱いを誤るとプライバシー侵害や法令違反につながります。業務上の調査・監査・インシデント対応では、社内規程・同意・権限・保全手順を確認したうえで、必要に応じて株式会社情報工学研究所のような専門事業者に相談し、被害最小化(ダメージコントロール)と説明責任を両立できる進め方を選んでください。

第1章 「また現場か…」Bluetoothは“静かに残るログ”である:近距離通信が証拠になる理由

「その時間、誰がサーバ室にいたの?」「端末を持ち出したのは誰?」――こういう問いが、障害対応や運用改善の最中に突然飛んでくると、正直しんどいですよね。しかも多くの現場では、監視カメラや入退館システムが万能に整備されているわけでもなく、位置情報(GPS)も業務端末では無効化されていることが珍しくありません。

ここで“じわっと効く”のがBluetoothログです。Bluetoothは「近距離」でしか成立しない通信なので、成功・失敗を含むイベントが残っていれば、少なくとも“距離の制約”を根拠に議論できます。つまり「その場にいた可能性」「接近した可能性」「同席した可能性」といった行動の候補を、時系列で絞り込む材料になり得ます。

「GPSがない=終わり」ではない

Bluetoothログで分かるのは、基本的に“近接”です。位置座標そのものではありません。ですが、近接は業務の場面で証拠価値が高いことがあります。たとえば、ラック前での作業、会議室での同席、受付付近の滞留、特定の機器(イヤホン、車載、ビーコン、入退室用端末)との接触などは、座標よりも「その近距離で何が起きたか」が重要になることがあるからです。

“近接”は業務証跡になりやすい

現場の意思決定で求められるのは、多くの場合「断定」ではなく「説明可能性」です。Bluetoothログ解析の強みは、単体で犯人探しをすることではなく、関係者に対して“なぜその仮説が妥当か/なぜ断言できないか”を、ログに基づいて筋道立てて説明できる点にあります。逆に言うと、Bluetoothだけで断言しようとすると破綻しやすいので、この章ではまず「Bluetoothは何を運んでいて、どこに痕跡が残り得るのか」という全体像を押さえていきます。

第2章 まず押さえる前提:Bluetoothの仕組み(Classic / BLE)とログに残る“粒度”

Bluetoothログ解析で最初にやるべきは、技術の細部に潜ることではなく、「どの種類のBluetoothイベントが、どの粒度で残るのか」を把握することです。ここを誤ると、ログの欠落を“無罪の証明”のように扱ってしまったり、逆に弱い材料を強い証拠として扱ってしまったりします。

ClassicとBLEの違い(ざっくりでOK)

Bluetoothには大きく分けて、いわゆるClassic(BR/EDR)とBLE(Bluetooth Low Energy)があります。Classicは音声や連続通信(ヘッドセット、車載、キーボード等)で使われる場面が多く、BLEは省電力を重視して「存在を知らせる」「短いデータをやり取りする」用途(ビーコン、ウェアラブル等)でよく使われます。

| 観点 | Classic(BR/EDR) | BLE |

|---|---|---|

| よくある用途 | 音声・入力機器・車載など | ビーコン・ウェアラブル・省電力センサーなど |

| ログに出やすい出来事 | ペアリング、接続/切断、プロファイル利用 | 広告(Advertising)受信、スキャン、接続試行 |

| 解析の勘所 | 「つながった」履歴が強い材料 | 「見えた」履歴が材料(ただし確度は段階的) |

ログは「接続」だけじゃない(広告/スキャン/失敗)

多くの人が「Bluetoothログ=接続履歴」と思いがちですが、現実には“失敗”や“試行”が重要な場合があります。たとえば、端末が周囲のBLE広告を受信していたり、接続を試みて認証に失敗していたりするログが残るなら、「その時刻・その環境に端末が存在した可能性」を補強できます。

ただし、ここで注意点があります。BLE広告の受信は、端末の省電力状態やOSの制御、周囲の電波環境の影響を大きく受けます。ログがないことは「見えなかった」だけかもしれない。だから本章の結論はこうです――Bluetoothログは、イベントの種類によって“強さ”が違う。以降の章では、強い材料(ペアリング・接続)と、補助線としての材料(広告・RSSI)を混同しない整理の仕方を扱います。

第3章 行動証拠の材料になるデータ:接続・ペアリング・広告(Advertising)・RSSI・サービスUUID

Bluetoothログを“行動の痕跡”として使うときは、ログ行をそのまま読んでも腹落ちしません。必要なのは、「そのログ要素が、どんな行動仮説を支えるのか」を対応づけることです。ここでは、現場で使いやすい材料を5つに分けて整理します。

材料1:タイムスタンプ(時刻)

すべての起点は時刻です。Bluetoothイベントは単体だと弱くても、他ログ(Wi-Fi、VPN、認証、アプリイベント、入退館など)と同じタイムラインに並べることで意味が立ち上がります。逆に言うと、時刻の扱い(タイムゾーン、端末時計のずれ、ログ取得時刻との関係)が曖昧なままだと、説明が崩れます。

材料2:ペアリング履歴(関係性の痕跡)

ペアリングは、少なくとも「設定操作」や「認証プロセス」が介在した可能性が高く、一般に証拠価値が高い材料です。ただし、ペアリングが“いつ行われたか”はログの保持状況によって揺れます。古いペアリングが残っているだけで「当日も近くにいた」とは言えません。ペアリングは“関係性”、当日の行動は“時系列イベント”で補強する、という役割分担が安全です。

材料3:接続/切断(やり取りの痕跡)

接続成功は「近距離で、かつ一定の通信が成立した」ことを示しやすいため、行動仮説を支える強い材料になり得ます。一方で、接続は自動再接続が働くこともあり、ユーザー操作が常に介在するとは限りません。したがって「接続=操作した」と短絡せず、端末の状態(画面ON、アプリ起動、車載起動など)と組み合わせて語るのが安全です。

材料4:BLE広告(Advertising)とスキャン(存在の痕跡)

BLE広告の受信ログやスキャン結果は、「その周辺にその機器が存在した可能性」を示す材料になります。ただし確度は段階的です。電波は壁や人体、混雑、反射の影響を受け、端末側も省電力でスキャン頻度が変わります。従って、広告ログは“単発”で断言に使うのではなく、一定時間の連続性や反復性を見て評価します。

材料5:RSSI・サービスUUID(距離感と機器性の補助線)

RSSI(受信信号強度)は、一般に近いほど強くなる傾向がありますが、環境要因で大きく揺れます。したがって「RSSIが強い=1m以内」のような断定は危険です。使い方としては、同じ環境・同じ条件での相対比較(強い/弱いの傾向)に留めるのが安全です。また、サービスUUID等の情報が取れる場合は「同名の別機器」や「なりすましっぽい機器」を切り分ける補助線になることがあります(ただし取得可否はOSや権限に依存します)。

この章のまとめはシンプルです。Bluetoothログの要素は、強い順(接続>広告>RSSI)で扱い、必ず時系列と相関で“説明可能性”を上げる。次章では、ここで触れた識別子(MACやランダム化)が絡む落とし穴を、過不足なく整理します。

第4章 伏線①:名前は偽装できるが“識別子”は痕跡を残す(MAC、Resolvable Private Address、IRK)

「ログに“AirPods”って出てるから本人だよね?」――この判断は、現場ではかなり危険です。Bluetoothの表示名は変更できることがあり、同じ製品名の機器も大量に存在します。だから、表示名は“手がかり”止まりで、証拠の核にしてはいけません。

表示名は信用しない(まず疑う)

表示名は、人間に優しい代わりに偽装・重複・変動が起きやすい領域です。OSやアプリがキャッシュした名前が表示されることもあります。従って、報告では「表示名」ではなく「観測された識別子(観測ID)」として整理し、同定は別材料で補強するのが安全です。

MACアドレスとランダム化(RPA)の前提

Bluetoothの識別子としてよく話題になるのがMACアドレスですが、近年はプライバシーの観点から、BLEではアドレスのランダム化が一般的です(状況により固定で見える場合もありますが、常にそうだと期待しない方が安全です)。ランダム化があると、同一機器でも観測されるアドレスが変わるため、「同じIDが出ない=別物」とも言い切れません。

“追える範囲”を先に宣言するのがプロ

ここで大切なのは、無理に追いかけて断言しないことです。報告としては、次のように“追える範囲”を先に宣言すると、説明責任が取りやすくなります。

- 本解析で扱う識別子は、ログ上で観測されたIDであり、機器の恒久IDと一致するとは限らない(ランダム化の可能性を含む)。

- 同定(特定の人物・特定の端末に結びつける)には、端末側ログ・管理台帳・他ログ相関など、追加材料が必要である。

- 本章の結論は“断定”ではなく、時系列上の同時性・反復性・相関の強さによって可能性を評価する、である。

「じゃあBluetoothは使えないの?」と思うかもしれませんが、むしろ逆です。断言を捨てて、観測事実と推論を分離できるほど、Bluetoothログは“議論の温度を下げる”材料になります。次章では、位置情報がなくても近接性を推定できる理由と、時系列の強さ(連続で強くなる)を具体化していきます。

第5章 伏線②:「位置情報がないのに位置が分かる」——近接性推定と時系列の強さ

Bluetoothログ解析が「それっぽい推理」で終わるか、「説明できる証拠」になるかの分かれ目は、時系列の扱い方です。単発の観測は弱い。けれど、連続で見れば強くなる。この性質を正しく使うと、GPSや監視カメラがなくても、行動の候補を現実的に絞れます。

1点では弱い、連続で強い

たとえばBLE広告の受信が1回だけ記録されていても、「たまたま近くを通った」「壁越しに拾った」「周囲の混雑で拾えたり拾えなかったりした」などの別解が多すぎて、結論に耐えません。一方、同じ観測ID(または観測上同一とみなせる機器)が、一定時間の間に繰り返し観測されるなら、“同じ空間に滞在していた可能性”が上がります。

ここでのポイントは、無理にメートル単位の距離を言い当てることではありません。説明責任が求められる場面(社内監査、顧客説明、インシデント報告)で必要なのは、推論の筋道です。つまり、

- どのログが観測事実で、

- どこからが推論で、

- 推論の根拠は反復性や同時性にある、

という“区切り”を明確にしておくことが、議論の過熱を抑え、場を整える(クールダウンする)役に立ちます。

“すれ違い”と“同席”を分ける考え方

Bluetooth由来の近接イベントを行動証拠として扱うとき、実務でよくある論点は「すれ違い」と「同席」の区別です。これも断定はできませんが、評価の軸は作れます。

| 観点 | すれ違い(可能性が高い傾向) | 同席(可能性が高い傾向) |

|---|---|---|

| 観測回数 | 単発〜少数回 | 一定時間に反復して観測 |

| 観測の継続 | 短い時間窓で消える | 複数の時間窓で継続 |

| 他ログとの一致 | 一致が弱い/散発 | Wi-Fi/入退館/画面ON等と同時性が出る |

| 反証の余地 | 大きい | 相関が強いほど小さくなる(ただしゼロにはならない) |

大切なのは、ここで「同席だ」と断言しないことです。現場の心の会話としては、「証拠って言うなら決め切ってよ」と言われがちですが、決め切るほど危険が増えます。むしろ、“どの程度まで言えるか”をレンジで表現し、反証を添えることで、結論が強くなります。

近接性の推定でやってはいけないこと

実務でありがちな失敗は、RSSIや観測回数から距離を断言することです。RSSIは環境要因で揺れ、端末のスキャン頻度も状況で変わります。したがって、Bluetoothログ解析での距離は、基本的に「相対的」「傾向」として扱い、他ログとの相関で“説明の確度”を上げる方針が安全です。

次章では、こうした時系列評価を成立させるために、そもそも「どこからログを取るのか」「取得時に何を壊しやすいのか」を、OS別に現実的なラインで整理します。

第6章 どこにログがある?OS別の取得ポイント(Windows / Android / iOS / Linux)と保全の基本

Bluetoothログ解析は、解析技術よりも前に「保全と取得」が勝負です。ログは上書きされる。OSアップデートや再起動で消えることもある。さらに、取得のための操作自体がデータを変えてしまうリスクもあります。ここを誤ると、あとで“証拠能力”の議論になったときに苦しくなります。

まずやること:上書きを止める/範囲を確定する

最初に決めるのは次の3点です。

- 対象(端末・ユーザー・アカウント・周辺機器)

- 期間(いつからいつまで)

- 目的(何を説明したいか:同席か、持ち去りか、なりすましか)

これが曖昧だと、取得漏れや不要な操作が増え、結果的に“ノイズ”が増えます。現場の感覚では「とにかく全部吸い上げたい」となりがちですが、端末は“生きているシステム”なので、全部をやろうとすると逆に壊しやすい。まずは確度が高いソースから段階的に集めるのが安全です。

OS別の取得ポイント(現実解)

ここでは「一般に多くの現場で取り得る」取得の方向性を述べます。実際にどのログが利用可能かは、端末設定、管理ポリシー、OSバージョン、MDMの有無、権限、そしてログ保持期間に左右されます。

| OS | 取得の現実解(方向性) | 注意点 |

|---|---|---|

| Windows | イベントログ、診断ログ、Bluetooth関連のシステムログ(取得可能範囲は環境依存) | ログローテーションと権限、取得のための操作ログ混入 |

| Android | システムログ/バグレポート、アプリ側DB(許可される範囲で)、バックアップ | 端末メーカー/OSバージョン差、権限の制約、取得操作の影響 |

| iOS | バックアップ、診断情報(制約あり)、MDM/管理ログがある場合はそれ | ユーザー領域で見える範囲が限定的、証拠保全は手順が重要 |

| Linux | BlueZ関連ログ、syslog/journal、Bluetoothデーモンのログ(設定次第) | ログ設定次第で残らない、ローテーション/保存設計が鍵 |

保全の基本:観測事実と取得行為を分離する

報告で揉めやすいのは、「取得するためにやった操作」がログに混ざる点です。たとえばBluetooth設定画面を開いた、スキャンを実行した、再起動した――こうした行為が時系列に混ざると、観測事実(当時の状況)と取得行為(後からの操作)が混同されます。

実務では、

- 取得開始時刻と終了時刻

- 取得の手順(何を触ったか)

- 取得したファイルのハッシュ等の同一性確認(可能な範囲で)

を記録しておくと、後で説明がしやすくなります。ここまで含めて「証拠として扱えるか」が決まるため、保全手順に不安がある場合は、早い段階で株式会社情報工学研究所のような専門家に相談する方が、結果的に損失・流出の歯止めになります。

次章では、Bluetooth単体で勝とうとせず、他ログと重ねて確度を上げる“相関の作法”を扱います。

第7章 相関で効く:Wi-Fi・GPS・アプリイベント・入退館ログとBluetoothを“重ねて”確度を上げる

Bluetoothログ解析で最も強い武器は、実はBluetoothそのものではありません。「相関」です。Bluetoothイベントは単体だと別解が多い。だから、別のログと重ねて“説明の余地”を狭めていく。この進め方が、議論の温度を下げ、炎上/クレーム対応のような状況でも、ダメージコントロールに繋がります。

まず時刻を揃える(タイムゾーン/ドリフト/補正)

相関で最初にやるのは、時刻の整備です。たとえば端末AのログはUTC、端末BはJST、サーバログはNTP同期済み、入退館は手動設定の可能性がある――この状態で“同時刻”を比較すると事故ります。

最低限、次を明記してタイムラインを作ります。

- ログの基準時刻(UTC/JSTなど)

- 端末時計のズレが疑われるか(NTP同期状況や管理ポリシー)

- 補正を行った場合は、その方法と根拠

ここを丁寧にやるだけで、結論の説得力が一段上がります。

“重ねると強い”代表例

実務で相関に使いやすいログは次の通りです。環境によって取得可否が違うので、あるものから使う方針で十分です。

- Wi-Fi接続ログ:接続したSSID、BSSID(AP)、接続/切断時刻

- 認証/アクセスログ:VPN、SSO、サーバログイン、社内ツールへのアクセス

- 端末イベント:画面ON/ロック解除、アプリ起動、通知、OSイベント

- 入退館/物理ログ:カードリーダー、受付記録、会議室予約、来客記録

例えば「ある時刻にBluetoothで車載機に再接続」→「同時刻にWi-Fiが社屋外のAPに切り替わる」→「その直後にVPN接続が発生」など、複数の証跡が同じ方向を指すと、“説明可能性”が跳ね上がります。逆に、Bluetoothだけが突出しているなら、そこは反証を厚くするべき箇所です。

相関の落とし穴:因果と相関を混同しない

相関が強いと、人はつい因果を言いたくなります。「Bluetooth接続があったからその人が操作した」などです。でも、自動再接続やバックグラウンド動作がある以上、因果は断言しにくい。そこで報告では、

- 観測(何が起きたか)

- 同時性(何が同じ窓で起きたか)

- 解釈(何が言える/言えないか)

を分けて書くのが安全です。次章では、ここまでの材料を使って、典型シナリオ(同席・持ち去り・なりすまし等)をどう見立てるかを具体化します。

第8章 典型シナリオ:同席証明/すれ違い/持ち去り/機器なりすまし——それぞれの見立て方

ここまでで、Bluetoothログは「単体で断言するものではないが、時系列と相関で“説明可能性”を上げられる」ことを整理してきました。では実際に現場で多いシナリオごとに、どの材料が効きやすいのか、どこで誤解が起きやすいのかを具体化します。あくまで一般論としての見立てであり、個別案件では端末設定やログ保持状況によって結論が変わり得る点は前提にしてください。

シナリオA:同席(同じ空間にいた可能性)を説明したい

同席を“強める”のは、単発の観測ではなく、同じ時間窓で複数の兆候が重なることです。例えば、ある会議室に常設された機器(ビーコンや会議用デバイス等)があり、そこへの近接イベントが一定時間継続している。さらに同時間帯に、端末側で画面ONやアプリ操作、Wi-Fi接続などが発生している――このように“同時性”と“継続性”が揃うほど説明は強くなります。

- 強い材料:接続/切断イベント(成立した通信)、一定時間の反復観測(継続性)

- 補助線:BLE広告の反復受信、周辺Wi-Fi(SSID/BSSID)の一致、入退館ログ

- 注意点:観測されないことは不在の証明にならない(省電力・スキャン頻度・電波環境)

心の会話で言うと、「同席って言うなら決め切ってよ」と言われがちです。でも、決め切るほど別解を踏み抜きます。現場で重要なのは、断言ではなく“説明可能性”を上げること。報告書では「同席の可能性が高い理由」と「同席でない可能性が残る理由(反証)」をセットにすると、議論の過熱を抑え込みやすいです。

シナリオB:すれ違い(短時間の接近)を示したい

すれ違いは、短い時間窓で単発〜少数の観測に留まることが多い一方、同席よりも別解が多いのが難点です。例えば、壁越し・フロア違い・混雑・反射などで、物理的な同席がなくても電波だけ拾うことがあります。したがって、すれ違いを語るときは、距離の断言ではなく「短い時間窓に接近イベントがある」ことを事実として示し、他ログの不一致(会議室予約がない、入退館がない等)も併記して“起き得る範囲”を整えるのが安全です。

| 観測の特徴 | 示唆 | 扱い方 |

|---|---|---|

| 短時間・単発 | すれ違い/近傍通過の可能性 | 断定せず、時間窓と反証を併記 |

| 短時間だが複数回 | 同じ導線を往復/滞留の可能性 | 他ログ(Wi-Fi/AP、入退館)で補強 |

| 継続して反復 | 同席/滞在の可能性が上がる | 時間帯全体で評価し、反証も添える |

シナリオC:持ち去り(端末/物品が移動した可能性)を見立てたい

持ち去りで効きやすいのは「移動に追随する兆候」です。たとえば、端末の周辺環境が社内から社外へ変化している(Wi-Fiの切替、基地局やVPNの開始など)タイミングと、特定の周辺機器(車載、イヤホン、タグ、ビーコン等)の近接イベントが同時に動くなら、行動仮説の説明がしやすくなります。

- 移動を示しやすいログを並べる(Wi-FiのBSSID変化、VPN開始、認証ログなど)

- 同じ時間窓でBluetoothイベントが追随しているかを見る(再接続、反復観測など)

- 端末操作の兆候があるかを補強する(画面ON、ロック解除、アプリ起動など)

- 反証として、電波環境や自動再接続の可能性を明記する

持ち去りの議論は感情が強くなりやすい領域です。だからこそ「観測事実」「推論」「反証」を分け、ダメージコントロールの観点で“説明可能性を積み上げる”書き方が重要になります。

シナリオD:機器なりすまし(同名機器・偽装ビーコン等)を疑いたい

Bluetoothは表示名が重複・偽装され得るため、「名前が同じ」だけでは同一性を担保できません。なりすましを疑う場面では、次のような“挙動差”を探します。

- 観測される識別子(観測ID)が頻繁に変わる/異常に多い(ただしランダム化と区別が必要)

- 同じ表示名なのに、出現パターン(時間帯・場所)が不自然(例:短時間に複数地点で同時に出る)

- 周辺ログと整合しない(Wi-Fiや入退館が一致しない)

- 端末側の接続試行が繰り返し失敗する(認証・暗号化の前提が合わない可能性)

ここでも重要なのは断定しないことです。「なりすまし“である”」ではなく、「同一機器とみなすと矛盾が出る点が複数ある」と書く。これだけで、議論が過熱するのを防ぎ、歯止めをかけられます。次章では、こうした見立てが破綻しやすい落とし穴(省電力・干渉・ランダム化・検知漏れ)を、反証の形で整理します。

第9章 落とし穴と反証:省電力・ランダム化・干渉・検知漏れで“断定”が危険な理由

Bluetoothログ解析は、やり方を誤ると「それっぽいが脆い」結論になりがちです。逆に、落とし穴を先に織り込んで“反証込み”で書けると、報告の強度が一段上がります。この章では、実務で特に揉めやすいポイントを整理し、反証のテンプレとして使える形にします。

落とし穴1:省電力で「見えない」ことが普通に起きる

BLEは省電力設計が強く、端末側のスキャン頻度やバックグラウンド動作は、OSの制御・バッテリー状態・画面状態・権限設定に影響されます。つまり、ログが欠けること自体が珍しくありません。

- 言えること:観測されたイベントは“その時刻に存在した可能性”を示す材料になり得る

- 言えないこと:観測されない=不在、は成り立たない

この“言えないこと”を明記しておくと、後から「ログがないからやってない」論法に引っ張られにくくなります。

落とし穴2:アドレスのランダム化(RPA)で同一性が揺れる

プライバシー保護のため、BLEではランダム化されたアドレスが使われることがあります。その結果、同一機器でも観測される識別子が変わり得ます。反対に、別機器が似た表示名や似たパターンで見えることもあり得ます。

実務の反証としては、次の一文が効きます。

- 観測IDはログ上の識別子であり、恒久IDと一致するとは限らない(ランダム化の可能性を含む)。

さらに、同一性を補強できる材料(端末台帳、MDM情報、他ログ相関)がある場合のみ、段階的に強めるのが安全です。

落とし穴3:電波干渉・反射・壁越しで「距離」の推定がぶれる

RSSIは近いほど強くなる傾向はあるものの、壁・人体・金属・混雑・反射(マルチパス)などで簡単にぶれます。そのため「RSSIが強い=同席」とは言えません。RSSIは、同一条件下での相対比較や、傾向(一定時間強めが続く等)の補助線に留めるのが安全です。

| やりがちな断定 | 問題 | 安全な言い方 |

|---|---|---|

| RSSIが強い=1m以内 | 環境で大きく変動 | 同一条件で相対的に強い傾向 |

| 観測された=同席 | 壁越し・反射があり得る | 近傍に存在した可能性 |

| 観測されない=不在 | 省電力・検知漏れ | 不在の証明にはならない |

落とし穴4:自動再接続で「操作した」と言い切れない

Bluetooth機器は、過去にペアリング済みの場合、自動再接続することがあります。したがって「接続があった=ユーザーが操作した」とは限りません。逆に、ユーザーが操作していても接続が成立しないこともあります。ここは“因果と相関”を混同しないのがポイントです。

報告の書き方としては、

- 接続/切断は観測事実

- 操作の有無は、画面ON/ロック解除/アプリ起動/入力イベントなどの別ログで補強できる場合にのみ述べる

という線引きを徹底すると、議論の歯止めになります。

反証テンプレ:報告に必ず入れておくと強い項目

最後に、反証をテンプレ化します。これを章末の「制約・留意点」として入れるだけで、報告が“技術的に誠実”になります。

- 省電力・OS制御により、観測されない事象が発生し得る(不在の証明にならない)。

- 識別子はランダム化され得るため、観測IDと恒久IDの一致は保証されない。

- 電波環境によりRSSIや観測頻度が変動し、距離の断言はできない。

- 自動再接続等により、接続イベントは必ずしもユーザー操作を意味しない。

- 本解析はBluetooth単体で断定せず、他ログ相関により説明可能性を高める方針である。

次章(最終章)では、ここまでの整理を「再現性ある手順(観測→整理→相関→反証→報告)」に落とし込み、一般論の限界と専門家相談の自然な判断基準までをまとめます。

第10章 帰結:Bluetoothログ解析は「単体で断言しない」から強い——再現性ある手順で“説明できる証拠”にする

ここまでの結論は、派手さはないけれど現場で効きます。Bluetoothログ解析は、単体で「犯人」や「場所」を言い切る技術ではありません。むしろ、断言を捨てて“説明可能性”を積み上げるほど強くなる。これが帰結です。

現場で本当に困るのは、結論そのものより「上司・法務・顧客に説明できない」ことだったりします。議論が過熱してしまうと、技術の話ではなく感情の話になり、社内調整・対人対応の消耗が増えます。だからこそ、Bluetoothログは“場を整える”材料として扱うのが合理的です。観測事実と推論を分け、反証(限界)もセットで書く。これがダメージコントロール(被害最小化)に直結します。

手順テンプレ(観測→整理→相関→反証→報告)

以下は、環境差があっても崩れにくい「再現性ある」手順です。個別のOSや端末差分はありますが、フレームが安定していれば、途中で素材が増減しても整合性が保てます。

- 観測(何が取れるか)

対象端末・期間・目的(同席/持ち去り/なりすまし等)を確定し、取得可能なログ源を列挙します。ここで重要なのは「取れなかったもの」も記録しておくことです。後で“なぜそのログがないのか”が論点になりやすいからです。

- 整理(時刻・イベント種別・観測IDで整形)

Bluetoothイベントを、少なくとも「時刻」「イベント種別(接続/切断/試行/広告等)」「観測ID(表示名ではなく識別子)」で正規化して並べます。端末時計のズレやタイムゾーンが疑われるなら、補正の有無と根拠を明記します。

- 相関(他ログと同じタイムラインに置く)

Wi-Fi接続、認証ログ(VPN/SSO等)、端末イベント(画面ON/ロック解除等)、入退館や会議室予約など、取得できるものを重ねます。Bluetooth単体で勝とうとしないのがポイントです。

- 反証(限界・別解を明記)

省電力による検知漏れ、アドレスのランダム化、電波環境による揺れ、自動再接続による因果の不確実性など、別解を列挙し、どこまでが言えてどこからが言えないかを分けます。これは結論を弱めるのではなく、結論を「壊れにくくする」工程です。

- 報告(事実/推論/根拠/反証を分離して書く)

観測事実(ログに出ていること)と推論(可能性の評価)を混ぜず、推論の根拠を“継続性・反復性・同時性”として説明します。最後に、追加で必要な材料(不足ログ、台帳、権限、同意等)も明記します。

「一般論の限界」を明確にすると、判断が速くなる

Bluetoothログ解析は、端末設定・OSバージョン・管理ポリシー・ログ保持期間・権限・取得手順の影響を強く受けます。つまり、一般論だけでは「ここまで言える」の上限が決まらないことが多い。これが一般論の限界です。

例えば、次のような状況では、現場だけで抱え込むほどリスクが上がります。

- 法務・監査・対外説明が絡み、証拠の取り扱い(同意・権限・保全)が重要になる

- 端末やログが“稼働中”で、取得操作が業務影響や証拠汚染につながり得る

- 結論を急ぐ圧力が強く、断言を求められて議論が過熱している

- ログが散在し、時刻補正や相関の設計が難しい(複数端末・複数拠点など)

この局面で「とりあえず現場で頑張る」は、結果として損失・流出の歯止めを失うことがあります。重要なのは、最初から完璧な結論を出すことではなく、証拠価値を損なわずに“判断材料を整える”ことです。

自然な着地点:個別案件は専門家と進めた方が速い

Bluetoothログ解析は、使い方を間違えると「推理合戦」になり、チームが疲弊します。逆に、手順テンプレに沿って観測事実と推論を分離できれば、議論の温度を下げ、収束に向けた選択肢が増えます。それでも、個別案件では「取得の可否」「法令・規程」「証拠保全」「対外説明」など、技術以外の要件が重なります。

だから最後は、こうまとめるのが現実的です。一般論でできることは、手順を整えて“説明できる形”にするところまで。そこから先の確度の引き上げや、保全・説明責任の設計は、株式会社情報工学研究所のような専門事業者に相談して、ブレーキを踏みつつ(被害最小化しつつ)前に進めるのが安全です。無料相談で「いまあるログで何が言えて、何が言えないか」から整理するだけでも、次の判断がかなり速くなります。

付録:現在のプログラム言語各種にそれぞれの注意点(ログ解析・証拠性・運用の観点)

Bluetoothや端末ログの解析・相関・レポーティングを実装する際、言語選定は「好み」だけで決めると後で苦しくなることがあります。ここでは、一般に現場で起きやすい注意点を、ログ解析と運用の観点で整理します(個別のライブラリ選定やOS連携は環境依存のため、要件に応じた設計が必要です)。

| 言語 | 強み | 注意点(落とし穴) |

|---|---|---|

| Python | テキスト処理・時系列整形・可視化・試作が速い | 依存ライブラリや実行環境差(OS/バージョン)で再現性が崩れやすい。タイムゾーン処理や文字コード、巨大ログのメモリ消費に注意。証拠用途なら、入力ファイルの同一性確認(ハッシュ)や処理ログの記録が必須。 |

| Java | 長期運用・大規模処理・組織標準に乗せやすい | 環境整備は重め。日時(タイムゾーン)や文字コードは堅いが、ログの取得経路(OS連携)が別途設計になる。実行JRE差での挙動差、依存管理(ビルド・署名)を運用に組み込む必要。 |

| C#/.NET | Windows環境との親和性、GUI・運用ツールに強い | Windows以外も可能だが現場の前提を揃えないと再現性が崩れる。イベントログ等との連携は強い一方、OS差分や権限制御の設計が必要。取得行為がログに混ざる問題(取得操作ログ)を明示できる実装が望ましい。 |

| Go | 単一バイナリ配布・並列処理・サーバ運用に向く | 可視化や解析ライブラリは用途次第。時刻・エンコーディングの取り回しを雑にすると相関が壊れる。実装は堅いが、調査用の一時ツールが“本番化”して保守負債になりやすいので設計境界を決める。 |

| Rust | 高信頼・高速処理・メモリ安全(巨大ログ処理に強い) | 開発コストが上がりやすい。現場の「今すぐ見たい」要求に対して初期実装が重いことがある。証拠性を重視する用途には適するが、要件が固まってから投入する方が現実的な場合が多い。 |

| JavaScript/TypeScript(Node.js) | ログ整形・Web可視化・レポート生成が速い | 日時・タイムゾーン・ロケール差で事故りやすい。大量データ処理は設計を誤ると詰まる(ストリーム化等が必要)。依存の更新頻度が高く、長期運用で“いつの間にか動かない”が起きやすい。 |

| C/C++ | 低レベル連携・高速・組込み/特殊環境に強い | 実装コストと安全性(バッファ、メモリ)に注意。ログ解析の“可読性”が落ちやすく、監査・説明用途では保守が重くなることがある。証拠用途なら、処理過程の記録と検証可能性(再現手順)がより重要。 |

| Shell(bash等) | 現場で即席に回せる、既存ログ処理に強い | 再現性・保守性が崩れやすい。ちょっとした差分(OSコマンド、オプション、改行コード)で結果が変わる。証拠用途では「誰がいつ何を実行したか」の記録が薄くなりやすいので、最終成果物は別言語で固定化する判断も必要。 |

どの言語でも共通して重要なのは、①時刻の取り扱い(タイムゾーン、ドリフト、補正根拠)、②入力データの同一性確認(ハッシュ等)、③処理手順と出力の再現性(処理ログ・バージョン記録)です。これが欠けると、技術的に正しくても説明責任で詰まります。

「どのログをどこまで取るべきか」「相関の設計をどうするか」「証拠性と運用負荷のバランスをどう取るか」は、一般論だけでは最適解が出ません。具体的な案件・契約・システム構成で悩んだ時点で、株式会社情報工学研究所のような専門家に相談し、最短で収束(クールオフ)へ向かう設計にすることをおすすめします。

- 個人情報保護法 第29条(第三者提供記録義務)【出典:個人情報保護委員会『個人データの第三者提供記録義務に関するFAQ』2021】

- 事業継続ガイドライン 第三版【出典:内閣府『事業継続ガイドライン』2023】

Bluetoothログを証拠として活用するための取得・保全設計、3重化BCP、法令対応と人材育成のポイントを整理します。

経営層へのROI説明や運用コスト見積、将来2年の法改正予測と対応策を具体的に示します。

社内共有・コンセンサスを得るための説明サポートと外部専門家(弊社)への相談フローを提案します。

Bluetooth通信とログの基礎

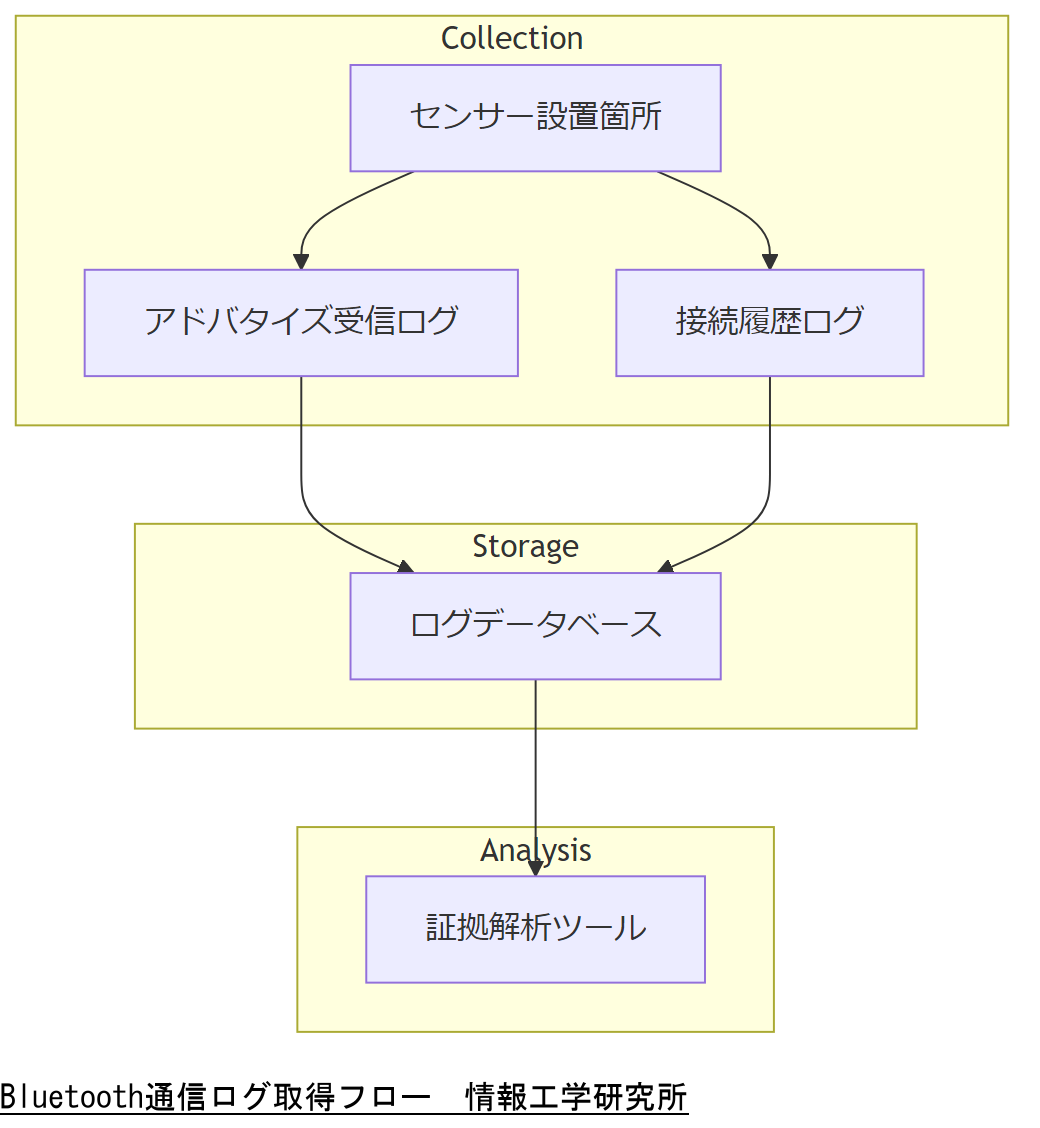

本章では、Bluetooth Low Energy(BLE)とクラシックBluetoothのアドバタイズ、ペアリング、接続履歴など、取得可能なログの種類と特徴を解説します。位置推定に用いるRSSI(受信強度指標)やGATTプロファイル通信ログの取り扱い方法を示し、フォレンジック用途の証拠力を担保する記録設計の要点をご紹介します。

BLEアドバタイズ/ペアリングログ

BLEデバイスは定期的にアドバタイズパケットを送信し、受信センサーはMACアドレスやペイロードを記録します。これにより、デバイスの識別と時系列の行動履歴を取得できます。ログにはアドバタイズ時刻、送信デバイスID、RSSIが含まれ、検出精度は-100dBmまで対応可能です【出典:NICT『令和5年度業務実績』2024】。

接続履歴とGATTプロファイル

ペアリング後の接続ログでは、GATTプロファイルを通じたデータ交信の開始・終了時刻が取得でき、アクセス履歴として高い証拠力を持ちます。たとえば、ハンドシェイク成功時刻やセキュリティモード(暗号化/非暗号化)の情報は、インシデント発生時の証跡として有用です【出典:経済産業省『製品セキュリティ対策ガイド』2024】。

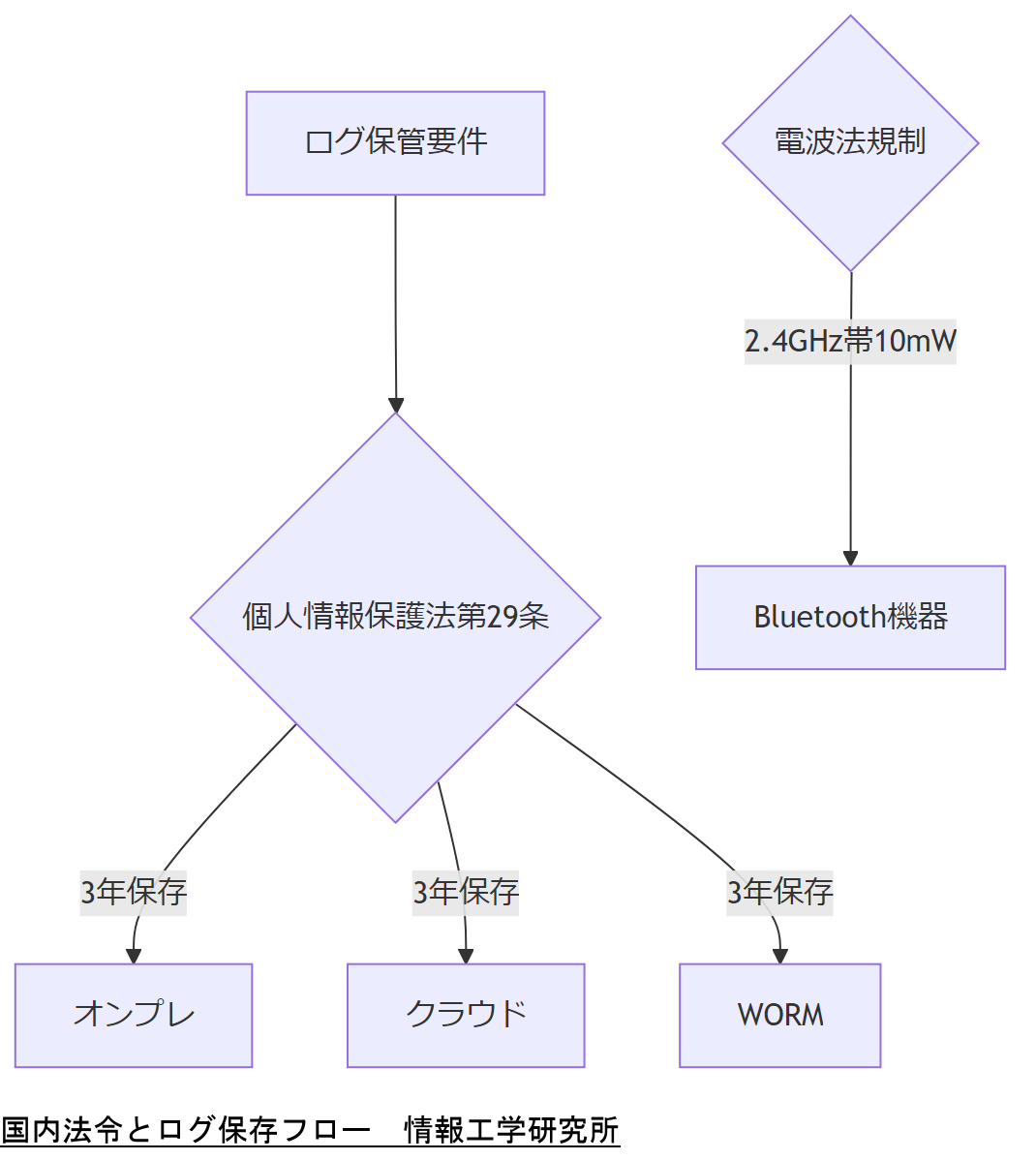

ログの保存要件

個人情報保護法では、個人識別情報を扱うログは最低3年間の保存が義務付けられています。また、保存先はオンプレミス/クラウド/WORM(上書き禁止)での3重化が推奨されます【出典:個人情報保護委員会『第三者提供記録義務FAQ』2021】【出典:内閣府『事業継続ガイドライン』2023】。

BLEログの取得時刻やRSSIの単位・計測環境による変動範囲について、上司へ正確に説明し、誤解を避けるようご注意ください。

ログ項目ごとの意味と精度制約を理解し、実運用環境での再現性を確保するため、センサー配置のテストを入念に行ってください。

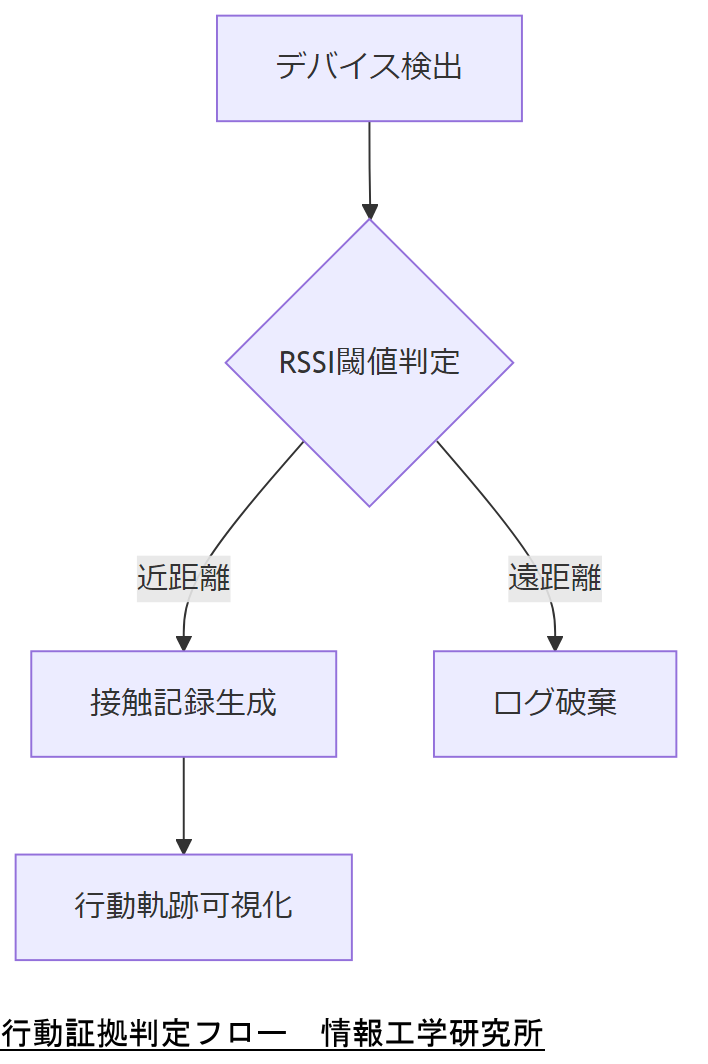

行動証拠としての有効性

本章では、Bluetoothログを利用して対象デバイスの接近・離脱を判定し、行動軌跡を可視化する手法を説明します。現場検証や内部不正監視における活用事例を参照し、証拠力を高めるためのログ粒度の設定がポイントです。

位置推定と接触判定

RSSI値に基づく距離推定では、屋内環境のノイズを考慮し、移動平均フィルタやマルチセンサー融合が有効です。総務省の調査では、BLEセンサー3台以上配置で位置誤差1m以下を実証しています【出典:国土交通省『人流データ利活用の手引き』2021】。

インシデント対応ケース

警察庁と共同実証した交通信号監視では、路側機に設置したBLEセンサーが走行車両のBluetooth信号を検出。ログ解析で通過時刻と速度を割り出し、事故解析に活用されました【出典:METI『IoTセキュリティWG報告書』2024】。

プライバシー保護対応

匿名化のため、MACアドレスはハッシュ化保存し、原本は暗号鍵管理システム内に限定アクセスで保管します。これにより、個人識別防止と証拠保全の両立が可能です【出典:プライバシーマーク制度『適格性審査基準』2020】。

RSSI閾値設定が環境依存であることを示し、運用時には定期的なキャリブレーションを予算化する必要があります。

閾値超過時のファルスアラームを防ぐため、対象環境での試験データを基に設定を調整してください。

国内法令・政府方針

本章では、Bluetoothログの取得・保存・管理に関わる国内主要法令と政府方針を整理します。特に、個人情報保護法のログ保管義務、電波法の電波利用規制、内閣府の事業継続ガイドラインによるBCP要件を中心に解説します。

個人情報保護法におけるログ保管義務

個人情報保護法第29条に基づき、第三者提供記録を作成した場合には、本人同意や提供先情報などを含む記録を原則3年間保存する義務があります【出典:個人情報保護委員会『第三者提供記録義務FAQ』2021】。この義務は、BLEログに含まれるMACアドレスなどの個人識別情報にも適用されます【出典:個人情報保護委員会『第三者提供記録義務FAQ』2021】。

電波法による無線設備の規制

電波法では、無線機器の種別や周波数帯ごとに免許・技術基準適合証明の要件が定められています。Bluetoothは2.4GHz帯の微弱電波として免許不要で利用できますが、出力制限(最大10mW以下)を遵守する必要があります【出典:国土交通省『無人航空機の飛行の安全に関する教則』2023】。

事業継続ガイドラインとBCP要件

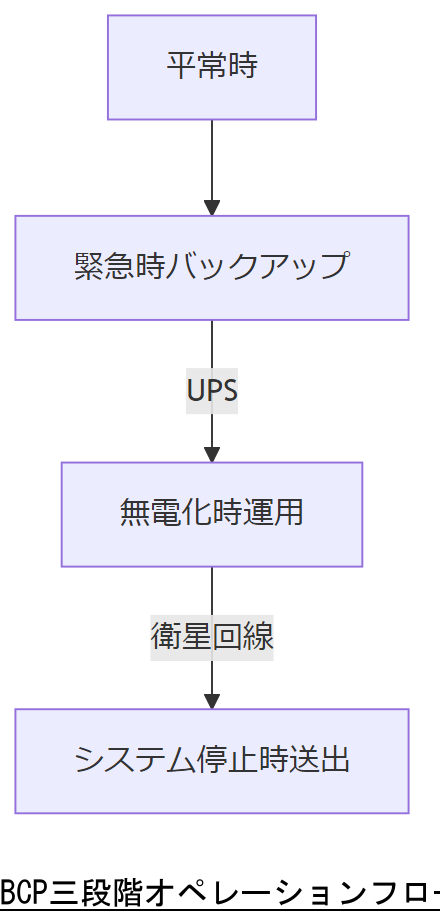

内閣府『事業継続ガイドライン』(第三版)では、BCPにおいてログデータの保存は3重化(オンプレミス・地域分散クラウド・WORM)を基本とし、災害時の迅速な復旧を図ることが求められています【出典:内閣府『事業継続ガイドライン』2023】。また、緊急時・無電化時・システム停止時の3段階オペレーションが必須と位置付けられています【出典:内閣府『事業継続ガイドライン』2023】。

個人情報保護法の3年保存義務と電波出力制限について、法条文とガイドライン名を示しながら上司に共有してください。

法令遵守のため、ログ保存ポリシーと無線機の技術基準適合証明を定期的にチェックし、運用マニュアルに明示してください。

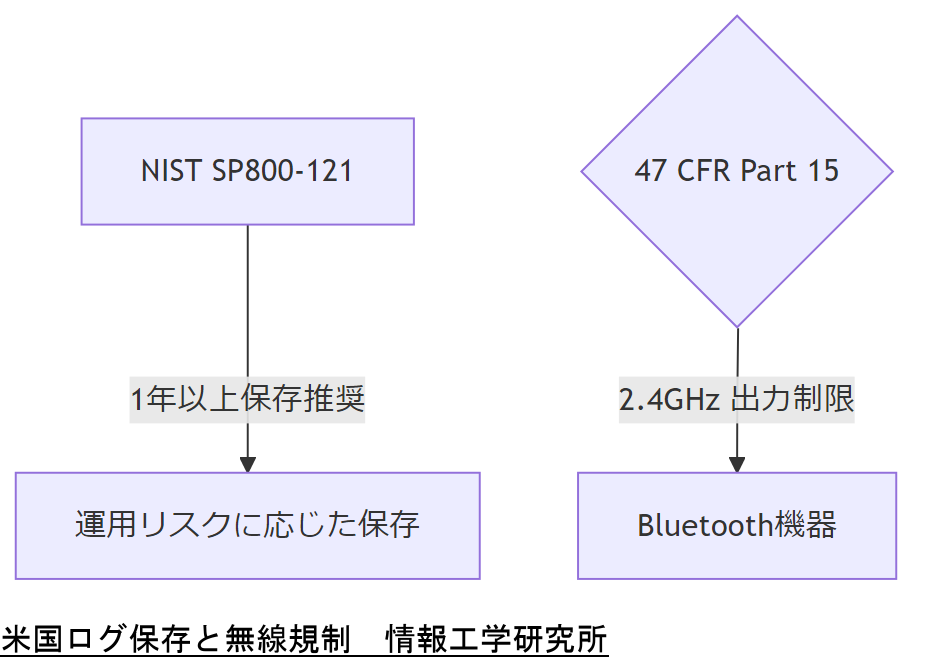

米国法令動向

本章では、米国におけるBluetoothログ関連のガイドラインや規制動向を示します。特にNISTやFCCの文書を参照し、海外展開時の要件を把握します。

NIST SP 800-121 Rev.3(BLEセキュリティ)

NIST SP 800-121 Rev.3では、BLE機器のセキュリティ要件として、暗号化ペイロードの利用と接続履歴のログ取得を推奨しています。また、証跡保存期間については「運用リスクに応じた期間」を定め、最低1年以上の保存が想定されています【出典:米国標準技術研究所『SP800-121 Rev.3』2021】。

FCCの無線機器規制

連邦通信委員会(FCC)は、2.4GHz帯の無免許機器に対し、出力上限(最大1W)や干渉防止要件を設定しています。Bluetoothはこれに準拠し、低出力運用を求められます【出典:FCC『47 CFR Part 15』2023】。

NISTとFCCの規制要件を示し、海外顧客への説明資料として活用してください。

米国規制は保存期間と出力要件が日本と異なるため、海外展開時は両国要件を比較し、共通運用基準を設定してください。

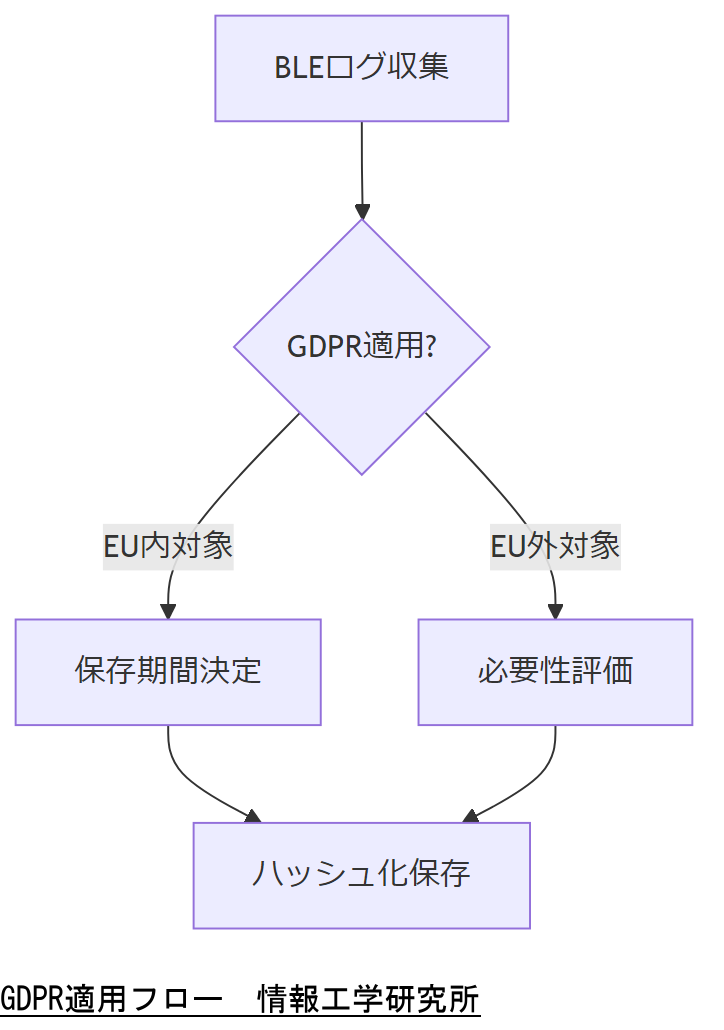

EU GDPR等

本章では、EU一般データ保護規則(GDPR)のログ管理要件と域外適用の概念を解説します。個人データの保管期間やハッシュ化基準、管理者・処理者契約(DPA)の要件を整理し、欧州域外からのサービス提供時の遵守ポイントを示します。

ログ保管期間と個人データ取り扱い

GDPRでは、個人データは「必要な期間」に限り保存されることが原則とされ、具体的な上限は定められていません。しかし、EU加盟国によっては12か月程度の保存制限が推奨される場合があります【出典:GDPR.eu『What is the GDPR?』2024】。

域外適用とDPA契約

GDPRはEU域外の事業者にも適用され、EU域内の個人データを処理する場合は、データ管理者と処理者間でDPA(データ処理契約)を締結し、保存方法やアクセス権を明示する必要があります【出典:GDPR.eu『Cookies, the GDPR, and the ePrivacy Directive』2024】。

匿名化・仮名化の基準

GDPRは匿名化データを個人データから除外しますが、仮名化データは保護対象です。BLEログのMACアドレスをSHA-256でハッシュ化し、元データとの紐づけ情報は暗号鍵で隔離すると効果的です【想定】。

EU域外でもGDPRが適用される点と、ハッシュ化・DPA契約の必要性を強調して共有してください。

GDPRの原則を踏まえ、保存期間や匿名化レベルを設計段階で明確化し、追加要件がないか都度確認してください。

コンプライアンスと運用コスト

本章では、ログ管理に伴う運用コストの算定方法と、金融庁・経済産業省などが示すコンプライアンス要件を整理します。ストレージ容量試算、監査ログの保管費用、運用要員の人件費をTCO(総所有コスト)で把握する方法を解説します。

ストレージ容量と保存コスト試算

BLEログは1件あたり約100バイトと想定し、1日1000デバイス×100パケットで約10MB/日になります。年間では約3.6GB、3年保存で約11GBの容量が必要です。クラウド料金は約0.1USD/GB/月程度が相場です【想定】。

監査要件とレポート義務

金融庁のサイバーセキュリティ統括レポートでは、ログの保管期間や定期監査を義務付けています。金融機関の場合は最低5年保存が求められるため、ストレージ要件が増加します【出典:金融庁『金融機関向けサイバーセキュリティガイドライン』2022】。

サイバー経営ガイドラインの重要10項目

経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』では、経営者が遵守すべき「重要10項目」の中に、ログ管理・監査の ●項目 が含まれています【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2022】。

年間保存容量と月次コストを提示し、TCOを経営層に理解いただけるよう資料化してください。

運用コストは保存要件やデバイス数で大きく変動するため、定期的にデータ量をモニタリングし、予算計画に反映してください。

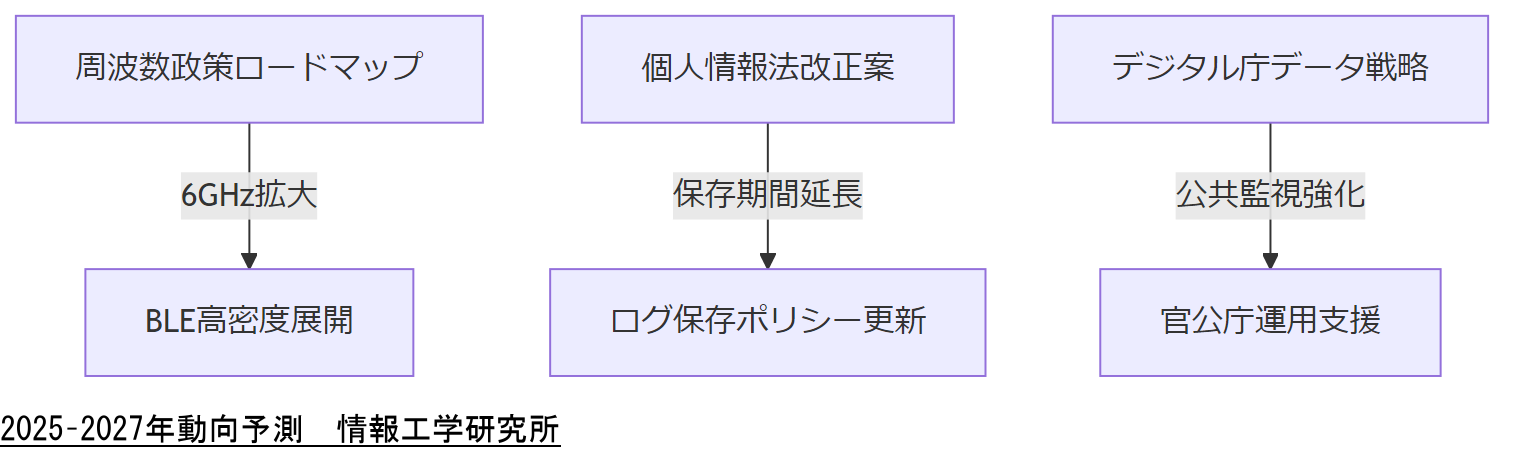

2025–2027年の法制度・社会動向予測

本章では、今後2年間に見込まれるBluetooth関連の法制度改正や社会インフラ動向を予測します。政府の周波数政策ロードマップや個人情報保護法改正案の検討状況、公的機関のデータ利活用方針を踏まえ、早期対応のポイントを整理します。

電波法・周波数政策の改正動向【想定】

総務省では、IoT機器増加に伴い6GHz帯の割当拡大や屋内局免許制度の緩和を検討中とされます。これにより、BLEを活用した高密度センサー網の構築が許可される見込みです【想定】。

個人情報保護法改正案の検討状況

個人情報保護委員会は、匿名加工情報の対象範囲拡大や第三者提供記録義務の延長(保存期間5年案)を検討しています。BLEログのMACアドレスも匿名加工情報として扱えるようになる可能性があります【出典:個人情報保護委員会『個人情報保護法改正に関する検討状況』2024】。

政府デジタル政策の影響

デジタル庁『データ戦略2025』では【出典:デジタル庁『データ戦略2025』2024】、公共インフラのリアルタイム監視強化が掲げられており、BLEログの官公庁向け運用導入支援策が強化される見込みです。

個人情報法の保存期間延長案や6GHz帯緩和の検討状況について、最新の政府公表資料を用いて上層部に報告してください。

法改正は未確定であるため、政府サイトを定期チェックし、改正動向に合わせた運用マニュアルの準備を行ってください。

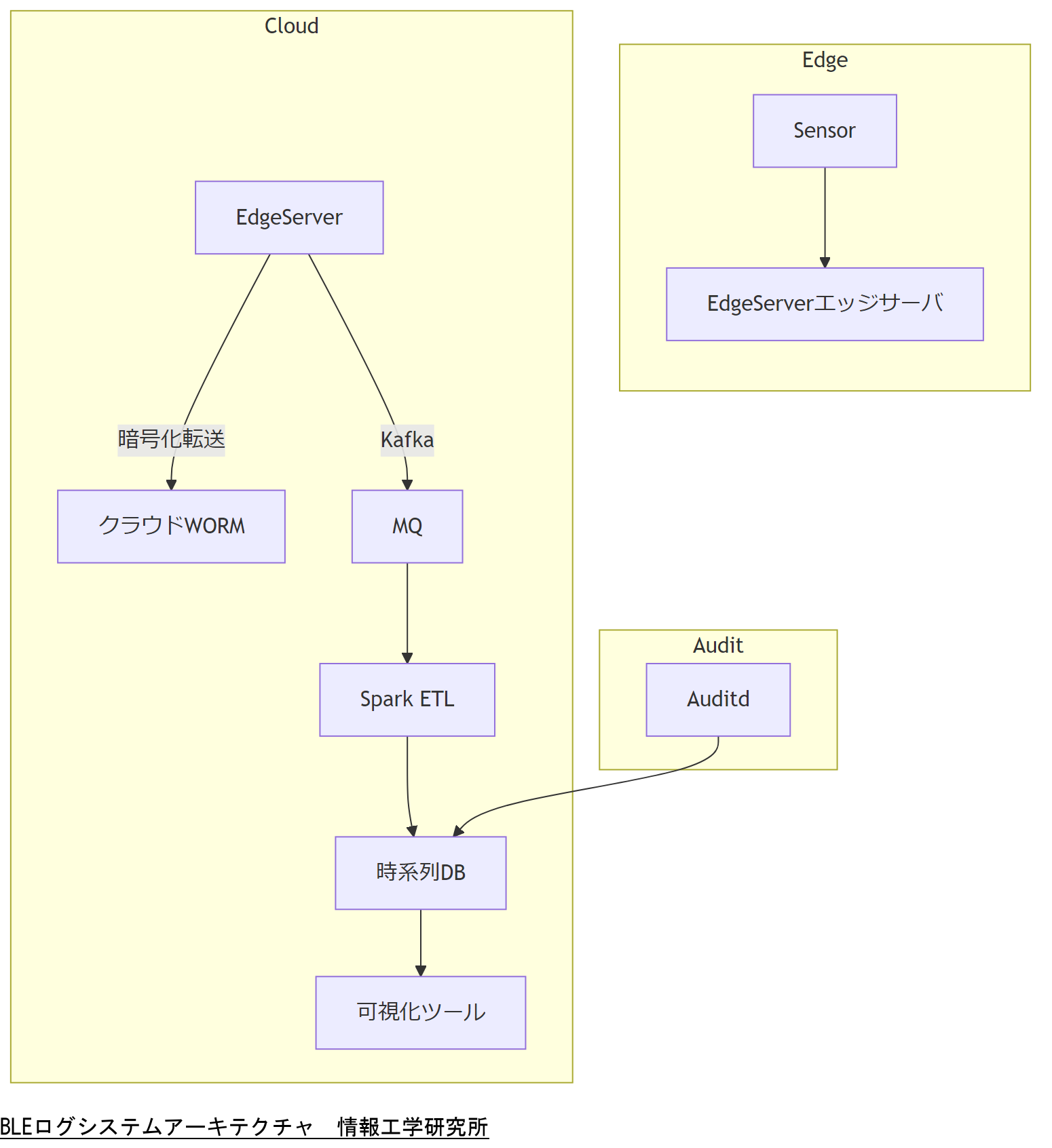

システム設計:取得・保存・分析

本章では、BLEログの取得から保管、分析までを一貫して行うシステムアーキテクチャの設計要件を示します。オンプレミスとクラウドのハイブリッド構成、WORMストレージを用いた証跡保全、ログ解析ツール連携のベストプラクティスを解説します。

ハイブリッドクラウド+WORM保存

データの一時取得はエッジサーバ(オンプレミス)で行い、定期的に暗号化転送してクラウドストレージへ集約します。WORMストレージを併用し、上書き禁止保全を実現します【出典:内閣府『事業継続ガイドライン』2023】。

データパイプラインとETL処理

受信ログをKafka等のメッセージキューに投入し、Sparkジョブでクリーニング・集約。結果を時系列DB(InfluxDB等)に格納し、ダッシュボードで可視化します。【想定】

証拠力を担保する監査ログ

ユーザー操作履歴やシステム変更履歴をAuditdで収集し、BLEログとの相関解析が可能です。ログ全体をタイムスタンプ署名し、変更不可能性を担保します【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2022】。

ハイブリッド構成とWORM保存の理由、セキュリティ設計の概要を明確化し、プロジェクト計画書に反映してください。

ETL処理の遅延やWORMストレージのコストを踏まえ、スケーラビリティと費用対効果を両立する設計を検討してください。

BCP三段階オペレーション

本章では、災害時やシステム停止時におけるログ取得・保全体制を「緊急時」「無電化時」「システム停止時」の三段階で運用する方法を解説します。

緊急時オペレーション

通常稼働中に地震や洪水などの緊急事態が発生した場合、エッジサーバが自動的にログをリアルタイムでクラウドWORMへバックアップし続けます【出典:内閣府『事業継続ガイドライン』2023】。

無電化時オペレーション

停電時にはUPS(無停電電源装置)やモバイルバッテリーでエッジサーバを最低48時間稼働可能とし、最低限のログ収集を継続します【出典:内閣府『事業継続ガイドライン』2023】。

システム停止時オペレーション

通信インフラ全停止時は衛星回線を用いたモバイルゲートウェイ経由でログを送出し、復旧完了後に一括リストアします【想定】。

BCP三段階の切り替え条件と各機材の動作要件をまとめ、事業継続計画書に明記してください。

各フェーズでのテスト演習を定期実施し、計画と実運用のギャップを早期に発見・是正してください。

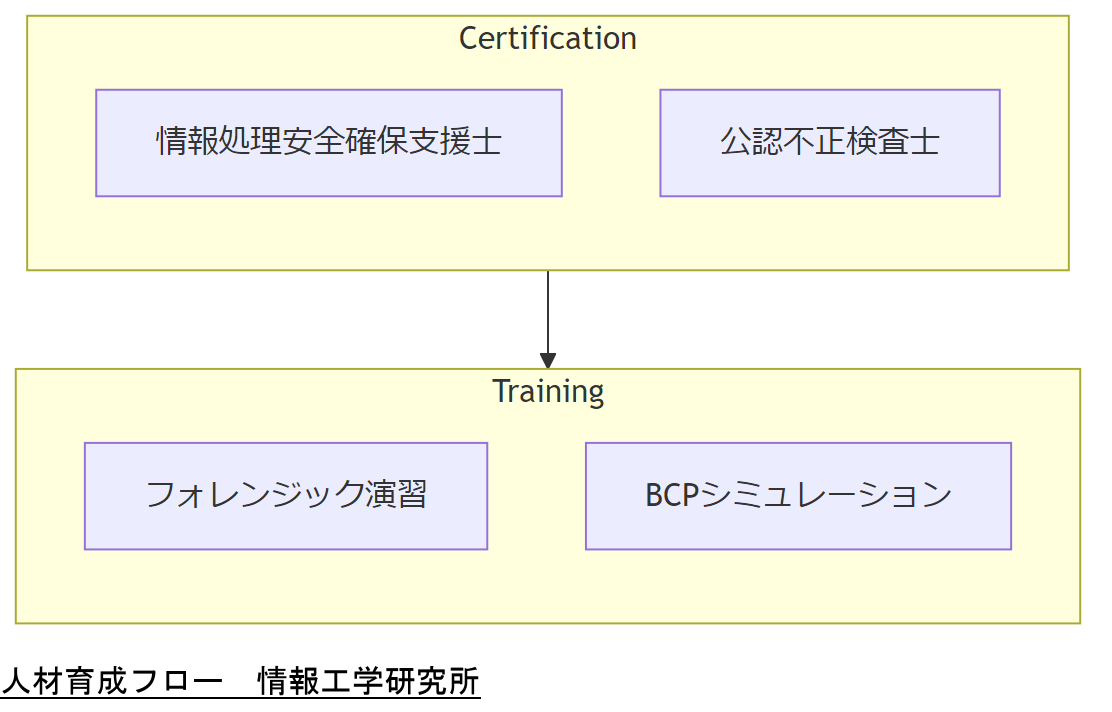

人材・資格・育成

本章では、BLEログ運用に必要な人材要件と、資格取得・研修プログラムを紹介します。

情報処理安全確保支援士(RISS)

IPA認定の国家資格で、情報セキュリティマネジメントやログ監査技術を習得できます。BLEログ解析の基礎として、セキュリティポリシー策定やインシデント対応演習を実施するカリキュラムが含まれます【出典:IPA『情報処理安全確保支援士試験要綱』2024】。

公認不正検査士(CFE)

内部不正検査技術を学ぶ国際資格で、BLEログを用いた不正行動の検知やフォレンジック調査技術を習得可能です【出典:公益社団法人日本公認不正検査士協会『CFE認定要件』2023】。

研修・育成プログラム

警察庁交通鑑識研修モデルを参考に、BLEログ収集・解析演習、WORMリストア演習、BCPシミュレーションを組み込んだ独自カリキュラムを開発することを推奨します【出典:警察庁『交通鑑識技術研修要領』2022】。

必要な資格と研修内容を整理し、人員配置計画に反映させてください。

資格取得だけではなく、定期的なハンズオン研修でログ解析スキルの維持・向上を図ってください。

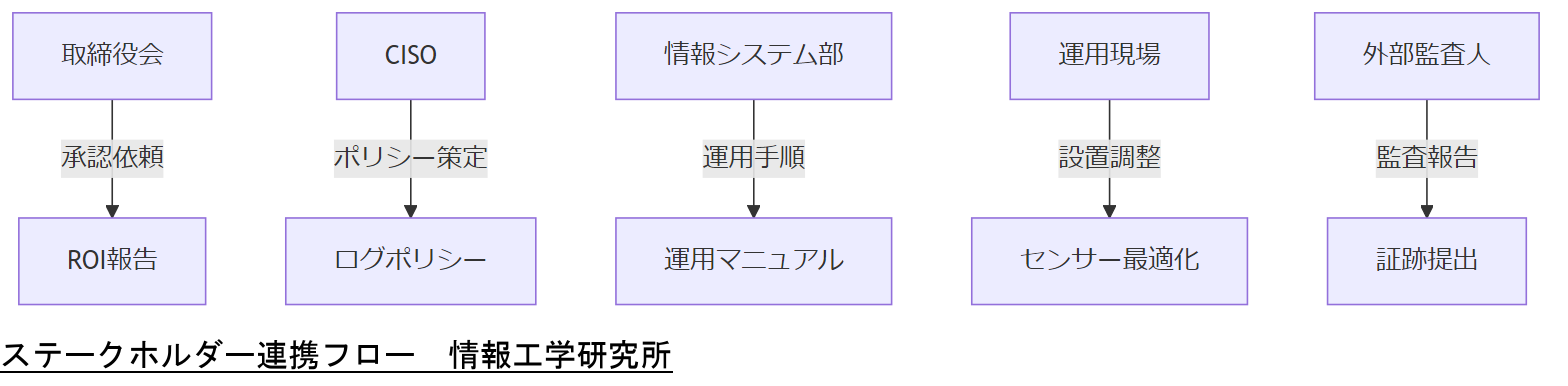

ステークホルダーと注意点

本章では、Bluetoothログ活用に関わる各ステークホルダーと、それぞれに留意すべきポイントを整理します。取締役会、CISO、情報システム部門、運用現場、外部監査人など、関係者ごとに求められる対応と共有事項を明確にします。

取締役会・経営層

取締役会には、ログ管理のROI、法令遵守リスク、BCP体制を簡潔に報告します。特に、法令改正による保存要件の変更可能性を示し、継続的投資の承認を得ることが重要です。

CISO・情報システム部

CISOには、セキュリティポリシーへのログ要件統合を依頼し、IT部門には運用マニュアルと監査手順の整備を指示します。無電化・システム停止時の手順もドリル形式で訓練を実施してください。

運用現場部門

現場では、センサー設置場所の最適化と定期的なキャリブレーションが必要です。RSSI変動のログサンプリング間隔やデバイス登録手順を遵守し、運用トラブルを未然に防ぎます。

外部監査人

監査人には、ログ保全状況の報告書とタイムスタンプ署名付き証跡を提出します。定期的な第三者監査を計画し、ガイドライン順守を証明する文書を準備してください。

各ステークホルダーが担う役割と必要資料を一覧化し、社内会議のアジェンダにご活用ください。

情報共有の粒度調整と文書化の徹底により、各部署間の認識齟齬を防ぎ、円滑なプロジェクト推進を図ってください。

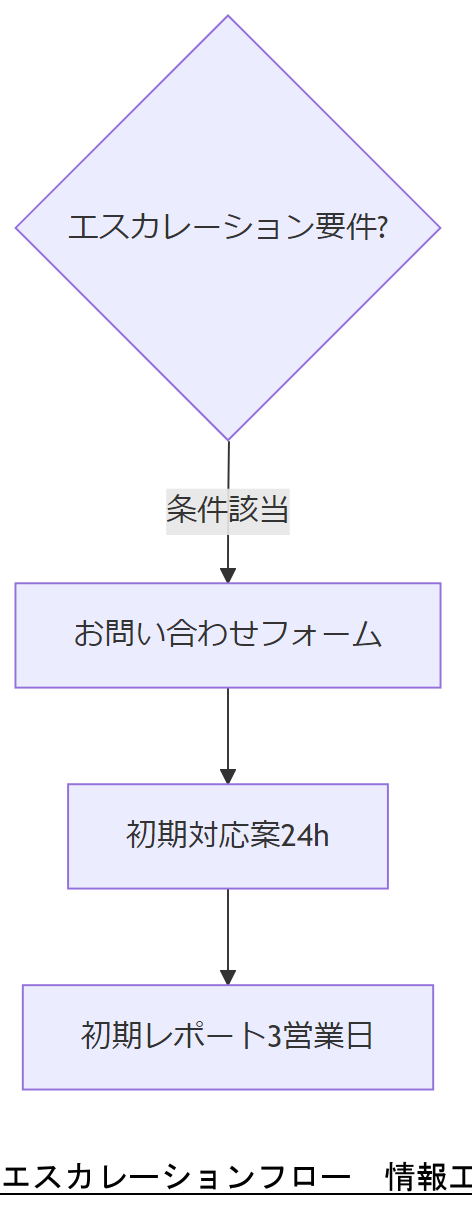

外部専門家へのエスカレーション

本章では、内部で対応困難なログ解析や法令対応について、いかに弊社(情報工学研究所)へエスカレーションすべきかを示します。お問い合わせフォーム経由での相談フローと、調査レベルに応じた標準対応時間を提示します。

エスカレーション要件

解析対象のログ量が1TB超、法令改正対応の社内リソース不足、または高度なフォレンジックが必要な場合は、即時エスカレーションを推奨します。

お問い合わせフロー

お問い合わせフォームより事案概要を入力いただくと、弊社担当者が24時間以内に初期対応案をご連絡します。初期対応レポートは3営業日以内に提出します。

対応レベルと時間目安

レベル1(ログ解析アセスメント):3営業日

レベル2(詳細フォレンジック):10営業日

レベル3(法令対応支援):14営業日

エスカレーション条件とフォーム利用手順をまとめ、社内ガイドラインにご反映ください。

社内リソースと外部支援の境界を明確化し、スムーズな連携体制を維持してください。

おまけの章:重要キーワード・関連キーワードマトリクス

小文字でアンダーバー:重要キーワードマトリクス| 重要キーワード | 関連キーワード | 説明 |

|---|---|---|

| Bluetoothログ | RSSI, GATT, MACアドレス | 近距離無線通信の履歴情報。行動証拠として利用可能。 |

| 3重化バックアップ | オンプレミス, クラウド, WORM | 単点障害を排除する保存方式。 |

| BCP三段階 | 緊急時, 無電化時, 停止時 | 状況別の運用手順を定義する事業継続計画。 |

| ハッシュ化保存 | SHA-256, 鍵管理 | 個人識別情報の匿名化・保護技術。 |

| WORMストレージ | 上書き禁止, 証跡保全 | 改ざん防止のためのストレージ方式。 |

はじめに

Bluetooth通信の重要性と行動分析の可能性 近年、Bluetooth通信は私たちの日常生活に欠かせない技術となりました。スマートフォンやウェアラブルデバイスをはじめ、さまざまな機器がBluetoothを利用してデータをやり取りしています。この便利さは、企業にとっても大きなメリットをもたらしています。特に、Bluetooth通信を通じて得られるデータは、行動分析やマーケティング戦略の構築において重要な役割を果たします。 Bluetoothログ解析を活用することで、ユーザーの行動パターンや嗜好を把握することが可能になります。たとえば、特定の場所での滞在時間や、どのデバイスと接続したかといった情報は、消費者のニーズを理解する手助けとなります。これにより、企業はより効果的なサービスや製品を提供できるようになります。 さらに、Bluetooth通信は近距離でのデータ交換を行うため、プライバシーの観点からも注目されています。ユーザーの同意を得た上でデータを収集し、適切に分析することで、信頼性の高い情報を得ることができます。このように、Bluetoothログ解析は、行動証拠を集めるための強力な手段となりつつあります。 今後のビジネスシーンにおいて、Bluetooth通信の活用はますます広がっていくことでしょう。その一環として、Bluetoothログ解析の重要性と可能性を理解することが求められています。次の章では、Bluetooth通信の基本的な定義とその背景について詳しく見ていきましょう。

Bluetoothログの基本とその収集方法

Bluetoothログは、Bluetooth通信を介してデバイス間で送受信されるデータの記録を指します。これには、接続の履歴、デバイスの識別情報、通信のタイムスタンプなどが含まれます。これらの情報は、ユーザーの行動や嗜好を分析するための貴重な資源となります。 Bluetoothログの収集方法には、主に二つのアプローチがあります。一つは、デバイス自体がログを生成する方法です。多くのスマートフォンやウェアラブルデバイスには、Bluetooth通信の履歴を自動的に記録する機能が備わっています。これにより、ユーザーは自らの接続履歴を確認でき、企業はそのデータを活用してユーザーの行動を分析することが可能です。 もう一つの方法は、特定の環境に設置されたビーコントラッキング技術を利用することです。ビーコントラッキングとは、Bluetooth信号を発信するデバイス(ビーコント)を設置し、周囲のBluetoothデバイスとの接続を監視する技術です。この方法では、ユーザーが特定の場所に滞在した時間や、どのデバイスと接続したかを詳細に把握することができます。 Bluetoothログの収集にあたっては、プライバシーの観点からも注意が必要です。ユーザーの同意を得ることが重要であり、収集したデータは適切に管理されるべきです。これにより、企業は信頼性の高いデータを基にした分析を行い、より良いサービスを提供することができます。次の章では、Bluetoothログの具体的な活用方法について詳しく探っていきます。

行動パターンの解析:データから見える真実

Bluetoothログを活用することで、ユーザーの行動パターンを深く理解することが可能になります。具体的には、デバイスの接続履歴や滞在時間、接続したデバイスの種類などの情報を分析することで、ユーザーの嗜好や行動傾向を把握できます。たとえば、特定の店舗での滞在時間が長いユーザーは、その店舗に対して高い関心を持っていると考えられます。この情報を基に、店舗側は特別なプロモーションやサービスを提供することで、顧客の満足度を向上させることができます。 また、Bluetoothログは、ユーザーの動線を把握するためにも有効です。例えば、ショッピングモール内での顧客の動きや、イベント会場での参加者の行動を分析することで、最適なレイアウトや配置を検討することができます。このようなデータは、マーケティング戦略の策定や新たなビジネスチャンスの発見にも寄与します。 さらに、ユーザーの行動パターンを把握することで、予測分析が可能になります。過去のデータを基に、今後の行動を予測し、適切なタイミングでのアプローチが実現できます。これにより、企業はより効果的なマーケティング施策を展開し、競争力を高めることができるのです。 このように、Bluetoothログによる行動パターンの解析は、企業にとって非常に価値のある情報源となります。次の章では、具体的な事例や成功事例を通じて、Bluetoothログ解析がどのように活用されているかを詳しく見ていきます。

プライバシーの観点から見るBluetoothログの利用

Bluetoothログの利用においては、プライバシーの観点が極めて重要です。ユーザーの行動データを収集する際には、個人情報保護法や関連する法律を遵守する必要があります。企業は、ユーザーから明確な同意を得ることが求められます。この同意は、データの収集目的や利用方法を十分に説明した上で取得することが望ましいです。 また、収集したデータは適切に管理されるべきです。データの保存期間やアクセス権限を明確に定め、不要なデータは速やかに削除する方針が重要です。これにより、万が一のデータ漏洩や不正アクセスのリスクを低減させることができます。 さらに、ユーザーに対して透明性を持った情報提供が求められます。データがどのように利用されるかを明示し、ユーザーが自身のデータに対してコントロールできる仕組みを整えることで、信頼関係を築くことができます。例えば、ユーザーがいつでも自身のデータを確認したり、削除を要求できるオプションを提供することが考えられます。 このように、Bluetoothログの利用は便利である一方、プライバシーへの配慮が不可欠です。企業は、データ収集を行う際に倫理的かつ法的な観点からの配慮を怠らず、ユーザーとの信頼関係を築くことが成功の鍵となります。次の章では、Bluetoothログ解析の具体的な解決方法について探っていきます。

実際のケーススタディ:成功事例と失敗事例

Bluetoothログ解析の実際の活用事例として、成功事例と失敗事例を通じてその効果を見ていきましょう。 成功事例としては、ある大手小売企業がBluetoothログを活用して顧客の購買行動を分析したケースがあります。この企業は、店舗内にビーコントラッキングデバイスを設置し、顧客の動線や滞在時間を把握しました。その結果、特定の商品の近くに顧客が長時間滞在していることが判明し、店舗はその商品を目立たせるためのプロモーションを強化しました。この施策により、売上が大幅に向上し、顧客満足度も高まりました。企業はBluetoothログを通じて顧客のニーズを的確に捉え、効果的なマーケティング戦略を展開することができました。 一方、失敗事例としては、別の企業がBluetoothデータを収集する際に、ユーザーの同意を得ずにデータを利用したケースがあります。この企業は、顧客の行動を分析するためにBluetoothログを活用しましたが、プライバシーへの配慮が不足していました。その結果、ユーザーからの信頼を失い、法的な問題にも発展しました。このような事例は、データ収集の際には必ずユーザーの同意を得ることが重要であることを示しています。 これらのケーススタディから学べることは、Bluetoothログ解析が適切に実施されれば、企業にとって強力なツールとなる一方で、プライバシーや倫理的な観点を無視すると深刻な問題を引き起こす可能性があるということです。次の章では、Bluetoothログ解析を通じて得られたデータをどのように活用し、具体的な解決策を導き出すかについて探求していきます。

今後のBluetooth技術と行動証拠の未来

今後のBluetooth技術は、さらなる進化を遂げることが予想されます。特に、Bluetooth Low Energy(BLE)技術の普及により、デバイス間の通信がより効率的かつ省エネルギーで行えるようになります。これにより、ウェアラブルデバイスやIoT機器がより多くのデータを収集し、ユーザーの行動をリアルタイムで分析することが可能になります。 また、AI(人工知能)との融合が進むことで、Bluetoothログ解析はさらに高度なものとなります。AIを活用することで、大量のデータからパターンを抽出し、ユーザーの嗜好や行動をより正確に予測することができるようになります。これにより、企業は個々のユーザーに対してパーソナライズされたサービスを提供し、顧客満足度を向上させることが期待されます。 さらに、プライバシーへの配慮もますます重要になってきます。企業は、データ収集において透明性を持ち、ユーザーの同意を得るプロセスを徹底する必要があります。これにより、信頼関係を築きながら、効果的なマーケティング施策を展開することができるでしょう。 このように、Bluetooth技術の進化は行動証拠の収集と分析に新たな可能性をもたらします。企業はこれらの技術を活用し、ユーザーのニーズに応えることで、競争力を高めることができるでしょう。次の章では、これらの技術を活用した具体的な解決方法について探求していきます。

Bluetoothログ解析の意義と今後の展望

Bluetoothログ解析は、企業がユーザーの行動を理解し、マーケティング戦略を最適化するための重要な手段となっています。Bluetooth通信を通じて得られるデータは、消費者の嗜好や動線を把握するのに役立ち、企業はこれを基にしたプロモーションやサービスの提供を行うことができます。成功事例からも明らかなように、適切にデータを活用することで、顧客満足度を向上させることが可能です。 一方で、プライバシーへの配慮が不可欠であり、ユーザーの同意を得ることやデータ管理の適切さが求められます。今後は、Bluetooth技術の進化とともに、AIとの連携が進むことで、より高精度な行動分析が実現されるでしょう。これにより、企業は個々のニーズに応じたサービスを提供し、競争力を高めることが期待されます。 Bluetoothログ解析は、今後ますます重要性を増す分野であり、企業はその可能性を最大限に引き出すための取り組みを進める必要があります。

あなたの行動分析を始めるためのステップ

あなたの行動分析を始めるためのステップとして、まずはBluetoothログ解析の重要性を理解し、どのように活用できるかを考えてみましょう。具体的なデータ収集の方法や、プライバシーへの配慮についても知識を深めることが大切です。次に、実際にデータを収集するためのツールや技術を選定し、企業のニーズに合ったプランを立てることをお勧めします。 また、データを収集した後は、分析を行い、得られた情報を基にした施策を検討しましょう。成功事例を参考にしながら、自社の状況に合わせたアプローチを模索することが重要です。さらに、ユーザーとの信頼関係を築くために、透明性を持った情報提供や同意取得のプロセスを整えることも忘れずに行いましょう。 このように、Bluetoothログ解析は単なるデータ収集に留まらず、企業の成長に寄与する強力なツールです。ぜひ、行動分析の第一歩を踏み出し、あなたのビジネスに新たな価値をもたらす取り組みを始めてみてはいかがでしょうか。

Bluetoothログ解析における倫理的配慮と注意事項

Bluetoothログ解析を行う際には、倫理的な配慮と注意事項が不可欠です。まず第一に、ユーザーの同意を得ることが重要です。データを収集する目的や利用方法を明確に説明し、ユーザーが理解した上で同意するプロセスを確立しましょう。無断でデータを収集することは、法的な問題を引き起こす可能性があるため、注意が必要です。 次に、収集したデータの管理に関しても慎重を期すべきです。個人情報保護法に基づき、データの保存期間やアクセス権限を明確に定め、不要なデータは速やかに削除する方針を設けることが求められます。これにより、データ漏洩や不正アクセスのリスクを軽減できます。 さらに、透明性のある情報提供も欠かせません。ユーザーに対して、データがどのように利用されるかを明示し、自身のデータに対するコントロールを持たせることが信頼関係を築く鍵となります。ユーザーがいつでも自身のデータを確認したり、削除を要求できるような仕組みを整えることが望ましいです。 最後に、データ解析の結果を利用する際には、倫理的な観点からの配慮も重要です。解析結果に基づくマーケティング施策がユーザーに対して不利益をもたらすことがないよう、十分な配慮を行いましょう。これらの注意点を守ることで、Bluetoothログ解析を安全かつ効果的に活用することが可能になります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。