もくじ

- 「また画像に何か仕込まれてるのか…」—ログが出ない“不可視の仕様”に疲れる現場

- ステガノグラフィーは暗号化じゃない:目的は“隠す”ことで検知の前提を崩すこと

- まず疑うべきサイン:ファイルサイズ/メタデータ/ビットレートが語る“違和感”

- 画像の入口:LSB(最下位ビット)を疑う前に、色空間と圧縮の罠を押さえる

- 音声の入口:スペクトルに残る“不自然な規則性”と、無音区間の意味

- 典型パターン別に当てる:パスフレーズ型/フラグ埋め込み型/分割・多段型

- ツールの選び方:stringsだけで終わらせない、binwalk・stegseek・ffmpegの役割分担

- 検知から復元へ:抽出→復号→整合性検証を“再現可能な手順”として残す

- 現場運用の落とし穴:誤検知・過検知・証拠保全の境界線(触る前に守る)

- 帰結:ステガノ解析は“魔法の復元”ではなく、違和感を仕様化して短時間で切り分ける技術

【注意】本記事はステガノグラフィー解析の一般的な手順・観点を整理した情報提供であり、個別環境の侵害有無や法的評価・証拠性を保証するものではありません。インシデントや不正アクセスが疑われる場合は、改変リスクを避けるためにも、証拠保全と調査設計ができる株式会社情報工学研究所のような専門事業者へ相談してください。

「また画像に何か仕込まれてるのか…」—ログが出ない“不可視の仕様”に疲れる現場

セキュリティ対応の現場って、だいたい“目に見えるもの”から片づけるじゃないですか。プロセス、通信、ログ、権限、差分。ところがステガノグラフィー(情報隠蔽)は、その前提を静かに崩します。画像は画像、音声は音声として“再生できてしまう”ので、監視やレビューの目がすり抜けやすい。現場の感覚だと、ここがいちばん嫌なポイントです。

たとえば、こんな心の会話になりがちです。

「警告は出てない。でも、何かが変。…これ、どこから手を付ければいいんだ?」

「“画像の中にデータ”って言われても、運用にそんな時間ないんだけど…」

こう感じるのは自然です。なぜならステガノの厄介さは、“正攻法のダメージコントロール”が効きにくい点にあります。通信遮断や権限抑え込みのような定番の被害最小化は重要ですが、隠しデータは「ファイルとして普通に存在する」ため、検知や隔離の設計思想そのものを見直さないと、同じ見落としが繰り返されます。

ステガノグラフィーは「暗号化」と違う(だから見落とす)

暗号化は“読めなくする”技術です。暗号文は暗号文として不自然に見えることが多い。一方、ステガノグラフィーは“隠す”技術です。目的は「それがメッセージだと気づかれないこと」。つまり、監視・レビュー・運用手順の“想定外入力”としてすり抜けるのが本質です。

ただし誤解しやすい点が1つあります。ステガノは単体でも使われますが、実務では「ステガノ+暗号化」が組み合わさることが多いです。隠した上で暗号化しておけば、たとえ抽出されても意味が取れないからです。ここが「見つけたのに、読めない」につながります。

“まずやるべきこと”は、魔法の復元ではなく「違和感の言語化」

入門で大事なのは、いきなり高度な統計解析に飛び込むことではありません。最初にやるべきは、違和感を「再現可能なチェック項目」に落とすことです。画像なら、形式(PNG/JPEG)、圧縮、メタデータ、色深度、生成元。音声なら、コーデック、サンプルレート、無音区間、スペクトルの癖。これらを一定の手順で観察し、同じ判断ができる状態に整える。ここまでできると、調査が“個人芸”から“チームの運用”になります。

まとめ:第1章のゴールは、ステガノ解析を「一部の職人技」ではなく「運用できる観察手順」として捉え直すことです。ここが整うと、以降の章のツールや手法が“腹落ち”してつながります。

ステガノグラフィーは暗号化じゃない:目的は“隠す”ことで検知の前提を崩すこと

ステガノを理解するうえで欠かせないのが、「何を守りたい(あるいは隠したい)のか」という目的整理です。攻撃側・不正側にとって、ステガノは“安全な輸送路”というより“ノイズに紛れさせる包装”です。画像共有、音声ファイル、ドキュメント添付など、日常業務に溶け込んだ経路は、セキュリティ施策が強い組織ほど逆に「止めにくい」。そこに潜り込まれると、現場は一気に忙しくなります。

実務で出てくる「隠す対象」:メッセージだけじゃない

入門というと「短いメッセージ(フラグ)」を想像しがちですが、実務では隠す対象がもう少し幅広いです。

- 小さな設定値(URL、トークン断片、鍵素材の一部)

- 次段の取得先を指すインデックス(“どこに何があるか”)

- 実行可能なペイロード断片(分割して複数ファイルへ)

- 調査妨害のためのダミー(誤検知を誘うデータ)

ここで重要なのは、ステガノが「大容量を入れるための技術」とは限らない点です。むしろ“少量で価値の高い情報”を隠すのが得意です。だからこそ、現場の「サイズが小さいから安全」という直感が裏切られます。

“どこに埋めるか”はフォーマットの性質で決まる

ステガノの方法は無数に見えますが、観点は大きく分けられます。画像なら、画素(ピクセル)や変換係数。音声なら、波形の微小変化や周波数領域。ポイントは「人間の知覚が気づきにくい部分」「圧縮や再エンコードで壊れにくい部分」を狙うことです。

| メディア | よく使われる“隠し場所”の方向性 | 壊れやすさ(概念) |

|---|---|---|

| PNGなど可逆画像 | LSB(最下位ビット)など画素の微小変化 | 再圧縮・変換に弱い(形式変更で崩れることがある) |

| JPEGなど非可逆画像 | 圧縮(DCT係数)側に寄せた手法 | 画素LSBは壊れやすい/手法依存で耐性が変わる |

| WAVなど非圧縮音声 | 波形の微小変化、無音部の使い方 | 編集で崩れるが、元が生なら扱いやすい |

| MP3/AACなど非可逆音声 | 周波数領域・符号化特性を利用 | 再エンコードで壊れやすい/手法依存 |

検知の基本姿勢:攻撃者より先に「仮説」を持つ

「全部の画像を全部解析」は現実的ではありません。だから、先に仮説を置きます。たとえば、特定の端末だけが参照した画像、特定のチャネルからだけ届く音声、更新頻度が不自然な添付ファイル、業務と関係ない形式変換が挟まっているファイル。こうした“運用の違和感”が、解析対象を絞る強い根拠になります。

まとめ:ステガノは「解析テクニック」以前に「検知の前提を崩す設計」です。まずは隠し対象・媒体特性・仮説の立て方を整理し、調査の空気を落ち着かせてから次へ進みます。

まず疑うべきサイン:ファイルサイズ/メタデータ/ビットレートが語る“違和感”

この章は、いちばん実務に効く“入口”です。ステガノ解析というとLSBや統計検定に目が行きがちですが、実際の初動で効くのは「ファイルとしての整合性チェック」です。ここを丁寧にやるだけで、無駄撃ちが減り、調査の歯止めが効きます。

最初の5分で見る:形式・生成元・変換履歴

画像ならPNG/JPEG、音声ならWAV/MP3など、形式は最重要です。なぜなら“隠しやすい場所”が変わるからです。さらに、生成元(スマホ、スクリーンショット、編集ソフト、変換ツール)が分かると、どの時点で埋め込みが可能だったかの推定ができます。

- 画像:EXIF(撮影機種、ソフトウェア、日時、GPSなど)

- 音声:エンコーダ名、ビットレート、サンプルレート、チャンネル数

- 共通:ファイル作成・更新時刻(ただしコピーや展開で変化するので過信しない)

心の会話としては、ここでこうなりがちです。

「これ、業務で作るファイルじゃないよな…でも断定できない」

断定できなくてOKです。大事なのは、“違和感の根拠”を文章で残せること。後で説明可能な形にしておくと、チーム内合意や上長説明がラクになります。

“サイズが不自然”は強いヒント(ただし単独では決めない)

ステガノは容量を食います。とくに可逆画像のLSBに大量に埋めると、見た目は同じでもサイズが増えることがあります。一方、JPEGのように圧縮が強い形式では、見た目が少し変わるだけでサイズが増減することもあり、サイズだけで決めつけるのは危険です。ここは「同種ファイルとの比較」が基本です。

| 観点 | 見るポイント | 注意 |

|---|---|---|

| サイズ | 同解像度・同形式の“通常”と比べて大きい/小さい | 圧縮率・内容差でも変動するため、単独判定しない |

| メタデータ | Software/Encoder、空欄の多さ、異常な値 | 削除されているだけの場合もある(プライバシー配慮) |

| 構造 | PNGチャンク、JPEGセグメント、音声コンテナの追加領域 | 正規の拡張領域(コメント等)と混同しやすい |

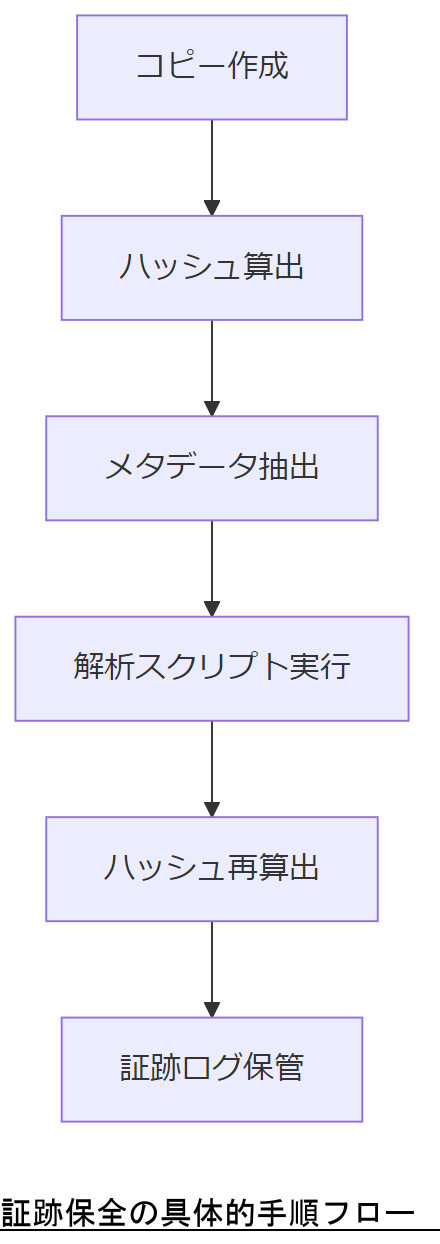

証拠保全:解析より先に“触り方”を決める

インシデントの可能性がある場合、解析手順を誤ると「証拠性が落ちる」「改変したと疑われる」リスクが出ます。最低限、次は押さえてください。

- オリジナルは読み取り専用で保全し、解析はコピーで実施する

- 取得時点でハッシュ(例:SHA-256)を計算して控える

- 何を、いつ、どの環境で、どのツールで処理したかログを残す

ここを丁寧にやると、後段の解析で“結果が出た/出ない”どちらでも説明が通ります。逆にここが曖昧だと、現場の議論が過熱しやすい。調査の空気を落ち着かせる意味でも、最初に堤防を築くのが得策です。

まとめ:第3章は、ステガノ解析の前にやるべき「違和感の抽出」と「手順の固定化」です。これができると、次章以降の具体的な画像・音声解析が“狙って当てる”作業になります。

画像の入口:LSB(最下位ビット)を疑う前に、色空間と圧縮の罠を押さえる

画像ステガノの話題で必ず出てくるのがLSBです。たしかにLSBは入門に向いていますが、いきなり「LSB抽出ツールを回す」と遠回りになることが多いです。理由は単純で、画像には圧縮・色空間・チャネル構成など“前提条件”があり、そこを外すと解析結果がノイズだらけになるからです。

PNGとJPEGは別世界:可逆か非可逆かで“壊れ方”が違う

PNGは可逆圧縮で、画素値が保持されます。LSBのような「画素の最下位ビットに情報を埋める」系はPNGと相性が良い。一方JPEGは非可逆圧縮で、画素を周波数成分に変換し量子化します。ここで「画素LSB」を前提にすると、そもそも保存・再圧縮で崩れやすい。JPEGで情報を隠すなら、DCT係数側を使う系の手法に寄ることが多く、解析の筋道が変わります。

色空間・アルファ・パレット:見た目が同じでも内部は違う

同じPNGでも、RGBかRGBAか、パレット形式か、ガンマやカラープロファイルが入っているかで内部表現が変わります。ステガノはこの“表現の余地”を使うことがあります。たとえば、見た目に影響しにくいアルファチャネルや、使われていない色の領域、コメントチャンクなどです。

初動のチェックとしては、以下の観点が実務的です。

- チャネル数:RGB / RGBA / グレースケール

- ビット深度:8bitか16bitか(容量・隠しやすさが変わる)

- パレット:色数が少ないのにサイズが大きい、などの違和感

- 付加情報:テキストチャンク、iCCP、tEXt/zTXt など

“抽出”は段階を踏む:人間の目→構造→ビット

手順としておすすめは、次の順です。

- 同種画像と並べて比較(解像度、色味、ノイズ感)

- メタデータと構造を確認(コメント、プロファイル、異常なチャンク)

- それでも怪しければ、LSB等のビット系を試す

この順序にすると、LSBで出てきた“それっぽいゴミ”を過大評価しにくい。つまり、誤検知の歯止めが効きます。

ここから先は「一般論の限界」が出やすい

画像ステガノは、使われるツール・手法・暗号化の有無で難易度が大きく変わります。たとえば、パスフレーズ付きで埋め込まれていたり、複数ファイルに分割されていたり、再圧縮を前提に耐性を持たせていたりすると、入門レベルの手順では“見つからない”ことも普通に起こります。ここで無理に断定すると、調査が迷走しがちです。

まとめ:第4章は、LSBの前に「形式・圧縮・色空間」という土台を固める章です。ここまでを整えると、次の章で扱う具体ツールや復元プロセスが、ノイズカットされた形で機能します。

音声の入口:スペクトルに残る“不自然な規則性”と、無音区間の意味

音声ステガノは、画像よりも「変換が挟まりやすい」分、入門者がつまずきやすい領域です。社内のやり取りでも、録音→共有→チャット貼り付け→再エンコード、という流れが当たり前に起きますよね。そうすると、埋め込まれた情報が壊れることもあれば、逆に“壊れることを前提にした手法”で残ることもあります。現場の悩みとしてはこうです。

「音は普通に聞ける。ノイズもそんなにない。…でも、ここに何かあるって言われると、どこを見れば?」

この章は、ツールの前に“観察のポイント”を整理して、調査の空気を落ち着かせる(クールダウンする)ことを狙います。

まずは形式の確認:WAVは“扱いやすい”、MP3/AACは“癖が強い”

非圧縮(例:WAV/PCM)は、波形がそのまま保持されるため、LSBに近い発想(波形の最下位ビットに情報)や、無音区間の利用などが成立しやすいです。一方、MP3/AACなどの非可逆圧縮は、周波数領域での符号化・量子化・心理音響モデルが絡み、波形を直接いじった情報は壊れやすくなります。その代わり、圧縮の仕組みに寄り添った埋め込みがあり得ます。

入門段階での実務的な判断はシンプルで、「まずはオリジナルの形式が何か」「途中で再エンコードされていないか」を押さえます。再エンコードが疑われる場合は、可能なら元データ(録音元、送信元、クラウドの原本)を確保するのが最優先です。

観察ポイント1:無音区間は“空”ではない

波形上の無音区間は、見た目は平らに見えても、内部的には微小な揺らぎが存在します。ここに規則的なビット列を忍ばせる発想は自然です。特にWAVのような非圧縮では、無音部の“微小なゆらぎ”がそのまま残りやすい。反対に、強いノイズ除去や再圧縮が挟まると消えることもあります。

実務では、次のような違和感がヒントになります。

- 無音区間が不自然に長い、あるいは不自然に多い

- 無音のはずなのに、一定周期の微小な波形が見える

- 区切りごとに“同じ形”が繰り返される

もちろん、これだけで断定はできません。録音環境のハムノイズや機材ノイズでも似た現象は起きます。ここでも「単独判定しない」が重要です。

観察ポイント2:スペクトルに出る“規則性”を探す

音声は、人間の耳が気づきにくい高域や、特定帯域の微小な変化に情報を乗せる余地があります。スペクトログラムで見ると、自然音声では出にくい「細い線が一定間隔で並ぶ」「同じ周波数にだけ不自然な強調がある」といった規則性が見えることがあります。

ただし、ここも注意点があります。例えば、コーデック由来のアーティファクトや、音声編集ソフトの処理(ノイズ除去・コンプレッサ・リミッタ)でも規則性っぽいパターンは生まれます。したがって、スペクトル所見は“疑いを強める材料”として扱い、次の章で扱う抽出・復元の手順に進めるかどうかの判断材料にするのが安全です。

観察ポイント3:メタデータとコンテナの“余白”

音声ファイルは、波形(音そのもの)以外に、タグ情報やチャンク(RIFF/WAVの拡張領域など)を持つことがあります。ここに文字列やバイナリを仕込む手口も考えられます。これは「波形のステガノ」というより「ファイル構造の悪用」に近いですが、実務の入口としては同じで、まずは構造を見て“余白”の不自然さを探します。

| 観点 | 確認する例 | 注意 |

|---|---|---|

| タグ | タイトル/コメント/作成ソフト/アートワーク | 正規の運用でも入るため、単独で断定しない |

| コンテナ構造 | WAVの追加チャンク、MP3のID3領域 | コメント欄に大きなデータが入るケースもある |

| 再エンコード | ビットレート/サンプルレートの急な変化、エンコーダ名 | 共有経路(チャット/クラウド)が変換することもある |

証拠保全の観点:音声は“加工しやすい”からこそ慎重に

音声は、トリミング・ノイズ除去・音量調整などが簡単で、つい編集してしまいがちです。しかしインシデント調査では、編集は改変とみなされるリスクがあります。解析用に別コピーを作り、オリジナルのハッシュを保持し、処理のログを残す。ここは画像以上に徹底した方が安全です。

まとめ:第5章の結論は、「音声は“無音”と“周波数”にヒントが出やすいが、コーデック由来の罠も多い」ということです。次の章では、典型パターン(パスフレーズ型、分割型など)を前提に、抽出・復元を“段階化”していきます。

典型パターン別に当てる:パスフレーズ型/フラグ埋め込み型/分割・多段型

ステガノ解析がしんどくなるのは、「何が出てくるのか分からない」状態で試行錯誤が増えるときです。そこで実務では、パターンをいくつかに分けて“当てに行く”方が、時間と判断の両方で有利になります。言い換えると、調査のブレーキ(歯止め)を作る、ということです。

パターン1:フラグ埋め込み型(短い文字列・小さな断片)

CTFなどで馴染みがあるのがこのタイプで、短いメッセージや断片が画像・音声に埋め込まれています。実務でも「URL」「IP」「鍵素材の一部」「次段の取得先」といった短い情報が狙われます。特徴は、抽出に成功すると比較的すぐ“意味がある”文字列が出ることです。

ただし落とし穴として、出てきた文字列がそのままではなく、さらに別の変換(Base64、圧縮、暗号化)を経ていることがあります。つまり「出た=終わり」ではなく「出た=次の手がかり」です。

パターン2:パスフレーズ型(抽出できるが解読できない)

入門者が最も詰まりやすいのがこれです。ツールで抽出すると“それっぽいバイト列”は出る。でも読めない。ここで「失敗した」と判断しがちですが、実際は「抽出は成功しているが、復号に必要な条件が足りない」状態の可能性があります。

現場の心の会話はこうなります。

「出たけど読めない…。この時間、意味あるのかな」

意味はあります。なぜなら、抽出結果の存在自体が「隠しデータがある」根拠になり、さらにパスフレーズ探索(辞書、ヒント、関係者の命名規則)に進む判断ができます。ただし、ここから先は一般論の限界が強く出ます。探索の範囲や合法性、ログの取り扱い、組織内の権限など、個別案件の設計が必要になるからです。

パターン3:分割・多段型(単体では意味がない)

実務で厄介なのが分割型です。1つのファイルだけ見ても意味がない。複数の画像、複数の音声、あるいは画像+テキストの組み合わせで初めて復元できる。さらに多段型だと、抽出したものが次のステガノ入力になっている場合もあります。

分割型の典型的なサインは、

- 同じタイミングで似たサイズのファイルが複数到着する

- 命名規則や連番が不自然に揃っている

- 単体では“ノイズ”にしか見えないが、まとめて処理すると何かが出る

このタイプは、対象ファイルの“集合”をどう定義するかが勝負です。ここでも第3章の「違和感の言語化」が効きます。

“当てに行く”ための実務的チェックリスト

パターンを見極めるために、次のような整理が役に立ちます。

| 項目 | 見ること | 判断の方向 |

|---|---|---|

| 抽出結果の“可読性” | 読める文字列が出るか、バイナリか | 可読→フラグ型寄り/バイナリ→パスフレーズ型・多段型を疑う |

| 対象の“数” | 単体か、複数か | 複数→分割型の可能性が上がる |

| 共有経路 | 再エンコードや変換が挟まるか | 変換あり→耐性がある手法か、元データ確保が必要 |

まとめ:第6章は、解析を「闇雲な試行」から「仮説ベースの当て込み」に変える章です。次の章では、ツールを“役割分担”として整理し、再現可能な手順に落とします。

ツールの選び方:stringsだけで終わらせない、binwalk・stegseek・ffmpegの役割分担

ここからは、具体的な作業手順の話に入ります。ただし大前提として、ツール名を並べること自体が目的ではありません。目的は「再現可能な手順を作り、誤検知を減らし、必要なら専門家へ引き継げる状態に整える」ことです。

現場の心の会話としてはこうです。

「また新しいツール?どうせ運用が増えるだけじゃないのって、正直思いますよね。」

その疑いは健全です。だからこそ、“役割分担”で最小構成に落とします。

役割1:まずはファイルの中身を“分解して眺める”

ステガノの入口は、画像・音声を「メディア」として見る前に「バイナリ」として見ることが多いです。ここで役立つのが、埋め込みデータや別フォーマットが混入していないかを確認するための分解・列挙系のアプローチです。

- 文字列のざっくり確認(可読情報の有無)

- ファイル構造の列挙(チャンクやセグメントの不自然さ)

- 別形式の混在(画像の末尾に別アーカイブ等が付く、など)

これだけでも「メディアに見せかけたコンテナ」タイプを早期に拾えることがあります。

役割2:画像ステガノの“専用”を当てる(ただし過信しない)

画像の代表的なステガノは、専用ツールが強い領域があります。特定手法に適合すると、抽出が一気に進みます。ただし、ツールがヒットしない=存在しない、ではありません。手法の違い、再圧縮、パスフレーズ、分割などで簡単に外れます。

したがって、ツールの使い方は「ヒットすれば儲けもの」「ヒットしなければ次の仮説へ」という位置づけが安全です。ここで“断定の暴走”を抑え込み、調査の温度を下げます。

役割3:音声は“変換と可視化”が主戦場

音声は、まず波形・スペクトルを観察できる形に整えることが重要です。フォーマット変換やサンプルレート統一など、前処理で見えるものが増えます。加えて、コンテナやタグの情報も一緒に確認し、波形のステガノなのか、構造の悪用なのかを切り分けます。

最小構成の手順(ツール名より“順番”)

入門の実務手順として、次の順番に固定すると迷いが減ります。

- コピーで解析開始(オリジナル保全・ハッシュ控え)

- メタデータ/構造の確認(形式・チャンク・タグ)

- 可読文字列/混在形式の探索(短時間で当たりを拾う)

- 媒体別の専用手法へ(画像なら画素/係数、音声ならスペクトル/無音)

- 抽出物の整合性検証(復号・解凍・整形、再現ログ化)

この“順番の固定”ができると、作業が属人化しにくくなり、説明責任も果たしやすくなります。

まとめ:第7章の核心は、ツールを増やすことではなく、役割と順番で“運用可能な解析パイプライン”にすることです。次章では、抽出→復号→整合性検証を、証拠性と再現性の観点でまとめます。

検知から復元へ:抽出→復号→整合性検証を“再現可能な手順”として残す

ここまでの章で「違和感の見つけ方」と「媒体ごとの入口」を整理しました。第8章のテーマは、その先です。現場で本当に効くのは、“それっぽい結果が出た”ことよりも、同じ結果をもう一度出せること、そして第三者に説明できることです。ステガノ解析は、この再現性がないと一気に不毛になります。

心の会話としては、こういう局面が多いはずです。

「たしかに何か出た。でも、これって偶然?それとも本当に隠しデータ?」

ここで必要なのが、抽出→復号→整合性検証を“パイプライン”として残す考え方です。結果の妥当性を支えるのは、派手な解析ではなく、地味な手順の積み重ねです。

ステップ1:抽出は“最小限の改変”でやる(オリジナルは触らない)

インシデントが絡む可能性があるとき、抽出作業は必ずコピーに対して行い、オリジナルは読み取り専用で保全します。さらに、保全時点のハッシュ(例:SHA-256)を控えておくと、後で「取得後に変わっていない」ことを示しやすくなります。

抽出では、次の2つを分けて考えると整理がラクです。

- メディアの“構造”から取り出す(チャンク、タグ、コメント、余白領域など)

- メディアの“信号”から取り出す(画素・係数、波形・周波数など)

構造側で出るなら「ファイル構造の悪用」寄り、信号側で出るなら「ステガノ(狭義)」寄り、というように分類できます。分類できると、次の復号や追加調査の方針がぶれにくいです。

ステップ2:抽出物が“読めない”のは普通(圧縮・暗号化・符号化を疑う)

抽出したデータが、そのまま可読な文章であるケースもありますが、実務ではむしろ少数派です。よくあるのは、次のような「変換が挟まった状態」です。

- 圧縮されている(サイズを減らす/構造を壊して解析を難しくする)

- 暗号化されている(抽出されても意味が取れないようにする)

- 符号化されている(Base64等でテキスト化して混ぜやすくする)

ここで大切なのは、変換の有無を“推測で断定しない”ことです。抽出物に対しては、ファイル種別判定・ヘッダの有無・サイズの妥当性・エントロピー感(ランダムっぽさ)など、複数の観点で「可能性」を積み上げていきます。

ステップ3:整合性検証で“偶然の産物”を除外する

ステガノ解析で厄介なのは、何らかの処理をすると“それっぽい文字列”が偶然出てしまうことです。これを真に受けると、調査が過熱し、社内調整が難しくなります。そこで整合性検証を入れます。

整合性検証の考え方はシンプルです。

- 同じ入力(同一ハッシュのファイル)に対して、同じ手順で同じ出力が再現できる

- 手順の一部を変えると結果が変わる(例:対象ファイルを変える、疑わしい領域を外す)

- 抽出物が“意味のある構造”を持つ(例:妥当なフォーマット、整合する長さ、復号後に検証可能なデータ)

この3点が揃うほど、「偶然の産物」である確率は下がります。逆に、再現できない・手順が曖昧・検証できない、となるほど、結論は保留にすべきです。

手順を残す:あとで専門家に渡せる“調査メモ”の作り方

ここがBtoB現場で効くポイントです。調査を内製で完結できないケースは多いですが、だからといって“丸投げ”だと時間がかかります。次を揃えておくと、専門家に引き継いだときに一気に前に進みます。

- 対象ファイルの入手経路、入手時刻、保全方法(コピー元・保存先)

- ハッシュ値(オリジナルと解析コピー)

- 観察した違和感(サイズ、形式、メタデータ、共有経路の変換有無)

- 実施した処理(どの種類の解析を、どの順で行ったか)

- 得られた出力(抽出物のサイズ、形式推定、再現性の有無)

まとめ:第8章の結論は、ステガノ解析は「出た/出ない」ではなく「再現できる/説明できる」に落とすことで、現場のダメージコントロールが成立する、ということです。

現場運用の落とし穴:誤検知・過検知・証拠保全の境界線(触る前に守る)

第9章は、技術というより運用の話です。ステガノ解析は「気づきにくいもの」を扱うので、どうしても疑いが広がりやすい。ここで過検知に寄ると、業務が回らなくなる。一方で、過小評価するとリスクを取りこぼす。このバランスの取り方が、現場の“空気を落ち着かせる”鍵になります。

落とし穴1:再保存・再エンコードで“証拠”が変わる

画像をスクリーンショットで撮り直す、チャットに貼り付け直す、音声を別形式に変換する。これらは日常業務では普通ですが、解析や証拠保全の観点では「別物になった可能性」が出ます。特に非可逆圧縮(JPEG、MP3/AAC)は、再保存のたびに内容が変わります。

したがって、疑わしい場合の原則は次です。

- オリジナルはそのまま保全(読み取り専用、ハッシュ控え)

- 解析や閲覧はコピーで実施

- 変換が必要なら、変換前後を両方残す(どの変換をしたか記録)

これだけで、後から「改変したのでは?」という議論が過熱するリスクを大幅に下げられます。

落とし穴2:オンライン解析サービスに投げてしまう(情報流出リスク)

ステガノ系の「判定してくれるサイト」「変換してくれるサイト」は便利に見えますが、BtoB現場では慎重であるべきです。なぜなら、疑わしいファイルを外部に送る行為自体が、機密情報の流出や規程違反になり得るからです。さらに、外部に渡した時点で“取り扱いの証跡”が曖昧になり、証拠性の面でも不利になりやすい。

「手元で完結する最小構成」で進めるか、あるいは最初から専門家の調査設計に乗せる方が、結果的に被害最小化につながります。

落とし穴3:誤検知を恐れて“何もしない”に寄る

逆方向の落とし穴もあります。「誤検知したくない」「騒ぎにしたくない」という心理が働いて、疑いを抑え込み過ぎるケースです。ここで重要なのは、結論を急がずに“段階”を踏むことです。

| 段階 | やること | 得られるもの |

|---|---|---|

| レベル1(観察) | 形式・サイズ・メタデータ・共有経路の確認 | “違和感”の根拠、対象絞り込み |

| レベル2(構造確認) | ファイル構造・付加領域の確認、可読文字列の探索 | 混在形式や明確な異常の発見 |

| レベル3(抽出) | 媒体別の抽出を試し、再現性と検証を行う | “ある/ない”に近づく材料 |

| レベル4(専門調査) | 証拠保全・調査設計・法的観点を含めた解析 | 説明可能な結論、再発防止への接続 |

段階を決めておけば、「今はレベル2までやる」「レベル3以降は専門家へ」という線引きができます。ここが運用の歯止めになり、チームの負荷も抑え込みやすいです。

落とし穴4:解析環境そのものが危ない(未知のメディアは“安全に扱う”)

画像や音声の解析は、デコーダやライブラリを通します。未知のファイルを不用意に開くことは、解析端末のリスクにもなり得ます。実務では、次のような対策が検討対象です。

- 隔離環境(仮想環境、サンドボックス、ネットワーク制限)で扱う

- 解析用端末と業務端末を分ける

- 取得物を“共有フォルダに直置き”しない(アクセス権とログを管理)

まとめ:第9章の結論は、ステガノ解析は「技術の問題」だけではなく「運用と証拠性の問題」だということです。過検知と過小評価の間で揺れたときこそ、段階設計と専門家連携が効きます。

帰結:ステガノ解析は“魔法の復元”ではなく、違和感を仕様化して短時間で切り分ける技術

最後に、一本の線を回収します。ステガノグラフィー解析で現場が苦しくなるのは、「見えないものを見ようとして、全部が疑わしくなる」からです。だからこそ本記事では、論理の前に感情(現場のモヤモヤ)から入り、次に“違和感の言語化”へ落とし、最後に“再現可能な手順”として固める流れにしました。

ここで大事な現実があります。ステガノ解析は、一般論だけでは勝ち切れない局面が必ず来ます。なぜなら、

- 媒体(形式、圧縮、変換経路)で難易度が激変する

- 暗号化や分割、多段化で「抽出できても意味が取れない」が普通に起きる

- 証拠性・合法性・社内権限の線引きが案件ごとに違う

つまり、解析は“技術だけで完結しない”。この現実を踏まえたうえで、現場として取れる最善は「一般論でできるところまでを、短時間で正確にやる」ことです。それが被害最小化につながり、必要なら専門家へ最短距離でつなげられます。

現場が持つべきゴール:ゼロか100かではなく、判断材料を揃える

ステガノの疑いは、ゼロか100かで決めにくいことが多いです。だから「判断材料」を揃えます。

- 違和感(根拠が文章化されている)

- 対象範囲(どのファイル群が疑わしいか定義されている)

- 保全(オリジナルのハッシュと取り扱いが管理されている)

- 再現(同じ手順で同じ結果が出る/出ないが説明できる)

この4つが揃うほど、現場の議論は落ち着き、社内調整もしやすくなります。逆に、ここが曖昧だと、疑いだけが増幅し、時間だけが溶けます。

次の一歩:一般論の限界を認めて、専門家に“設計ごと”相談する

もし読者の状況が次に当てはまるなら、一般論の範囲を超えています。

- 不正アクセスや情報流出の可能性があり、証拠性が重要

- 社内の端末・サーバ・クラウドが絡み、影響範囲の切り分けが必要

- 抽出物が暗号化/分割されていて、解釈に踏み込む必要がある

- 業務を止められないレガシー環境で、運用の歯止めを設計したい

この局面では、個別のシステム構成、ログの取り方、端末の保全方針、法的な扱いまで含めて「調査と再発防止の設計」が必要です。ここは**株式会社情報工学研究所**のように、データ復旧・証拠保全・セキュリティ運用を横断して設計できる専門家へ相談する価値が大きい領域です。

まとめ:ステガノ解析のゴールは、“暴くこと”そのものではなく、現場が迷子にならない形で違和感を仕様化し、短時間で切り分け、必要なら専門家へ確実につなぐことです。

付録:現在のプログラム言語別・ステガノ解析実装と運用の注意点

ここからは「解析を自作ツールや社内スクリプトで回す」場合の注意点です。ステガノ解析は、画像/音声デコーダ、圧縮ライブラリ、暗号ライブラリなど“外部依存”が多く、想定外入力が来やすい領域です。言語ごとの得意・不得意を理解しておくと、事故の抑え込み(被害最小化)に効きます。

共通の注意:未知のメディアは“入力が攻撃面”になる

どの言語でも共通して、解析対象の画像・音声は「信用しない入力」です。デコーダの脆弱性、巨大サイズによるメモリ枯渇、Zip Bomb的な圧縮爆弾、パース処理の過負荷など、解析端末が巻き込まれるリスクがあります。実務では次を優先してください。

- 隔離環境(仮想環境・権限分離・ネットワーク制限)で処理する

- ファイルサイズ・展開後サイズ・処理時間の上限(タイムアウト)を設ける

- オリジナル保全(ハッシュ、コピー処理、ログ)を先に固める

言語別の傾向と注意点(表)

| 言語 | 強み | 注意点(ステガノ解析文脈) |

|---|---|---|

| Python | 試作が速い、画像/音声処理ライブラリが豊富 | 依存ライブラリ更新で挙動が変わりやすい、巨大入力でメモリ/時間が膨らみやすい。仮想環境固定、タイムアウト、サイズ上限が重要 |

| JavaScript / TypeScript(Node.js) | 周辺ツール連携が容易、非同期処理でパイプライン化しやすい | npm依存が多くサプライチェーンリスクが上がる。バイナリ処理は境界条件に注意(Buffer/encoding)。外部コマンド呼び出しの入力検証が必須 |

| Go | 単一バイナリ配布、並列処理、運用組み込みがしやすい | 標準ライブラリで足りない処理は外部依存になりやすい。巨大入力のストリーミング処理設計(Reader)を徹底しないとメモリを食う |

| Rust | メモリ安全、性能、堅牢なバイナリ処理に向く | 実装コストが高くなりがち。クレート選定と更新管理が重要。unsafeの混入、外部デコーダ呼び出し部分の境界設計に注意 |

| C / C++ | 既存の低レベルライブラリ活用、性能最優先 | 入力処理が攻撃面になりやすい(境界、メモリ破壊)。解析用途は特に未知入力を扱うため、サンドボックス・フェイルセーフ・ライブラリ更新の運用が不可欠 |

| Java / Kotlin | 堅牢なエコシステム、サーバ運用に載せやすい | メモリ消費が読みにくいケースがある。巨大バイナリの一括読み込みを避け、ストリーム処理・制限値(max size/timeout)を設計に入れる |

| C# (.NET) | Windows運用やGUIツール化が得意、業務組み込みしやすい | 外部プロセス連携時の入力検証、例外ハンドリング不足でバッチが止まりやすい。ログと再実行性(リトライ設計)を固める |

| PHP | Web運用に載せやすい、既存資産が多い | 解析処理をWeb経由で受けるとDoS/巨大入力に弱くなりがち。CLI分離、ジョブキュー化、サイズ制限、外部送信禁止の運用が重要 |

| Ruby | スクリプトでの自動化が容易 | 依存管理と性能面に注意。巨大データ処理は工夫が必要。入力制限・タイムアウト・隔離環境を前提に |

「自作する」より「運用設計」が難しいポイント

ステガノ解析は、アルゴリズムより運用が難しいことが多いです。言語選定より先に、次を決めておくと失敗しにくいです。

- どの段階まで内製し、どこから専門家へ引き継ぐか(判断基準)

- 入力の取り扱い(保全、アクセス権、ログ、外部送信禁止)

- 処理の上限(サイズ、時間、同時実行数、失敗時の挙動)

- 結果の扱い(誤検知の説明、再現手順、監査対応)

ここまで含めて整えると、解析は“場当たり”から“仕組み”になります。

個別案件で迷ったら:一般論の限界を超える前に相談する

ステガノ解析は、対象が機密データやインシデントに直結するほど、証拠性・合法性・再発防止まで一体で考える必要があります。言語やツールの選定を頑張っても、調査設計そのものが案件に合っていなければ、時間だけが溶けてしまうことがあります。

具体的な案件・契約・システム構成で悩んだときは、早い段階で**株式会社情報工学研究所**のような専門家に相談し、調査の優先順位、保全、解析の段階設計、再発防止までを含めて方針を固めるのが現実的です。

まとめ:言語選びは手段であり、ゴールは「安全に、説明可能な形で、短時間に切り分ける運用」を作ることです。

・ステガノグラフィー解析の導入に伴う法令遵守とBCP構築の要点を把握できます。

・運用コストと人材体制を具体的に計画し、経営層への説明資料を作成できます。

・最新の個人情報保護法改正と国際規制変遷に対応する動向把握が可能です。

- ステガノグラフィー解析の基礎知識

- 導入時に検討すべきポイントと体制構築

- 画像ステガノグラフィー解析の手順とツール選定

- 音声ステガノグラフィー解析の手順とツール選定

- デジタルフォレンジック/証跡保全の視点

- 法令・政府方針・コンプライアンス

- 運用コストと予算計画

- BCP(事業継続計画)におけるステガノグラフィー解析

- デジタルフォレンジックに対するシステム設計要件

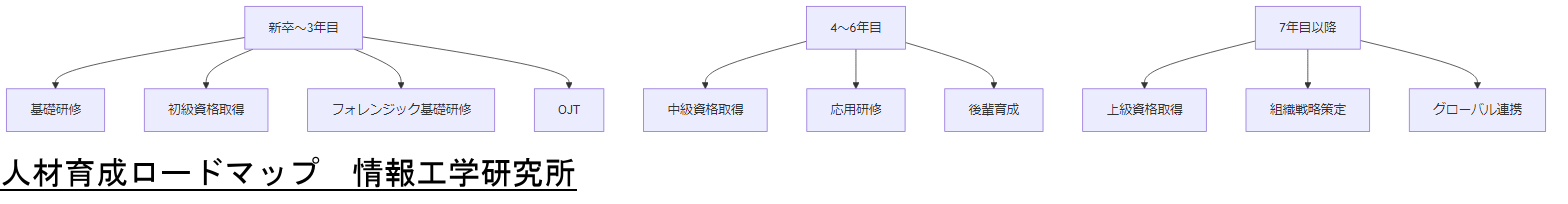

- 人材育成・資格・募集計画

- 関係者と注意点の整理

- 外部専門家へのエスカレーションフロー

- 検索ユーザーが抱える具体的な問題例と解決シナリオ

- 人材育成・資格取得のロードマップ

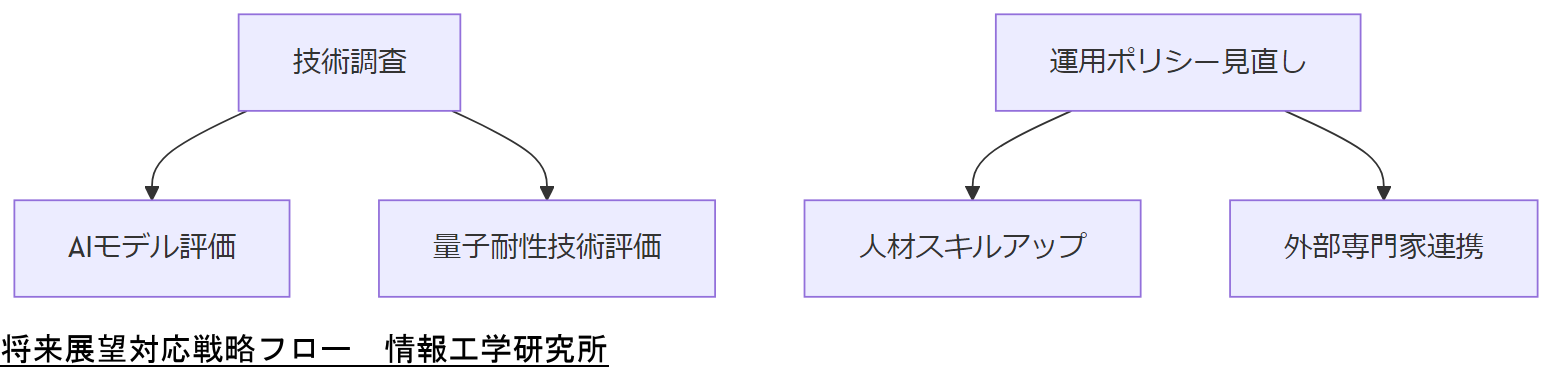

- 将来展望と新たな脅威、対応戦略

- おまけの章:重要キーワード・関連キーワードと説明マトリクス

ステガノグラフィー解析の基礎知識

本章では、ステガノグラフィーの定義や歴史的背景、代表的な手法、普及しているユースケースとリスクについて解説します。技術担当者が基礎を理解することで、以降の章で紹介する具体的な解析手順や運用要件をスムーズに把握できます。

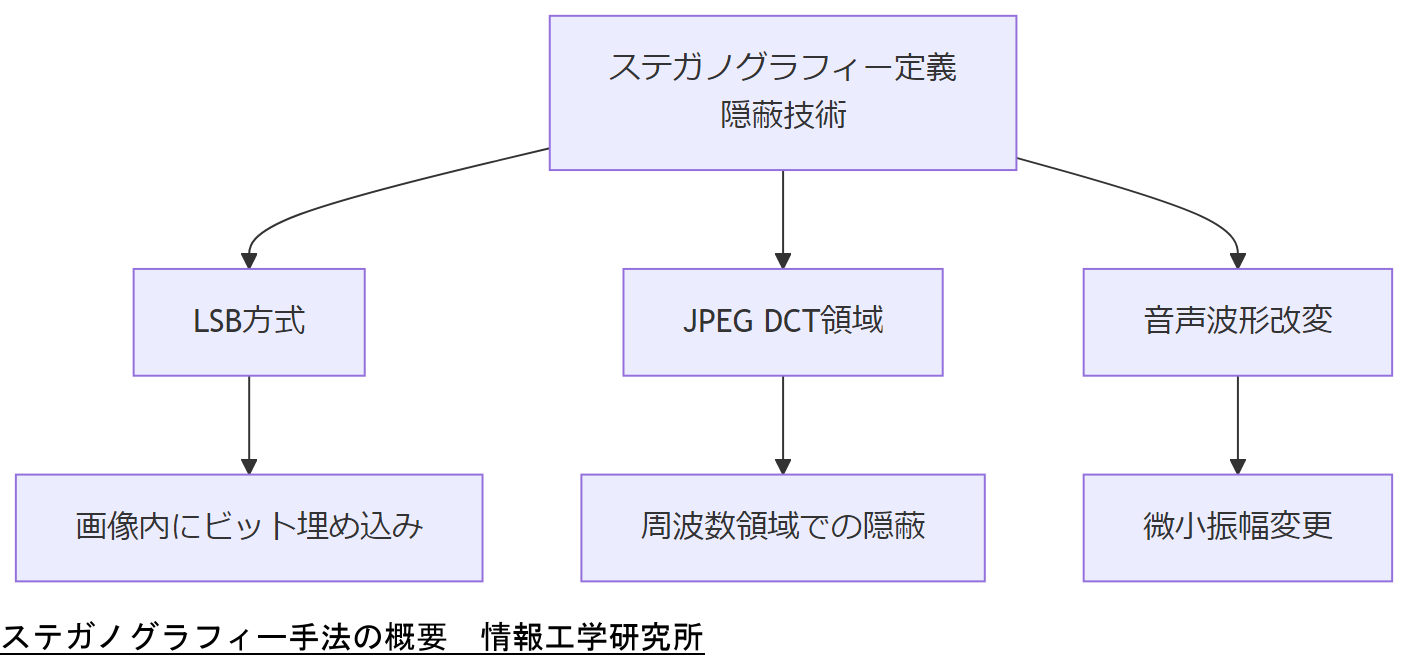

ステガノグラフィーとは、画像や音声などのデジタルメディア内部にメッセージやデータを目立たない形で隠蔽する技術です。主に最下位ビットに情報を埋め込むLSB(Least Significant Bit)方式や、JPEG のDCT(離散コサイン変換)領域を利用した隠蔽技術などが知られています。これらの手法は、元のメディアと隠蔽後のメディア見た目に大きな差異を生じさせないため、セキュリティインシデントにおいて不正な情報伝達手段として悪用されるリスクがあります。

さらに近年では、音声ファイルの波形データに微小な変更を加えることでメッセージを埋め込む音声ステガノグラフィー手法が注目を集めています。これらの技術は、ファイル自体が無害に見えてしまうため、被害を迅速に発見しづらいという特徴があります。そのため、技術担当者が解析手法を理解し、導入することで不正通信やマルウェアの潜伏を早期に検知する必要があります。

出典:個人情報保護委員会『個人情報保護法の基本』令和5年

出典:総務省『行政機関の保有する個人情報の保護に関する法律』

【お客様社内でのご説明・コンセンサス】

技術担当者は、ステガノグラフィーの定義や手法を説明する際、隠蔽されたデータがどのように検知困難かを強調してください。特にLSB方式やDCT領域を用いる手法が、見た目に変化をもたらさない点を上司に理解してもらうことが重要です。

【Perspective】

技術者自身は、本章で紹介した各手法がどのようにデータを隠蔽するかを実際にサンプルファイルを使って検証し、誤検知や見逃しを防ぐための初歩的なスクリプト作成を検討してください。

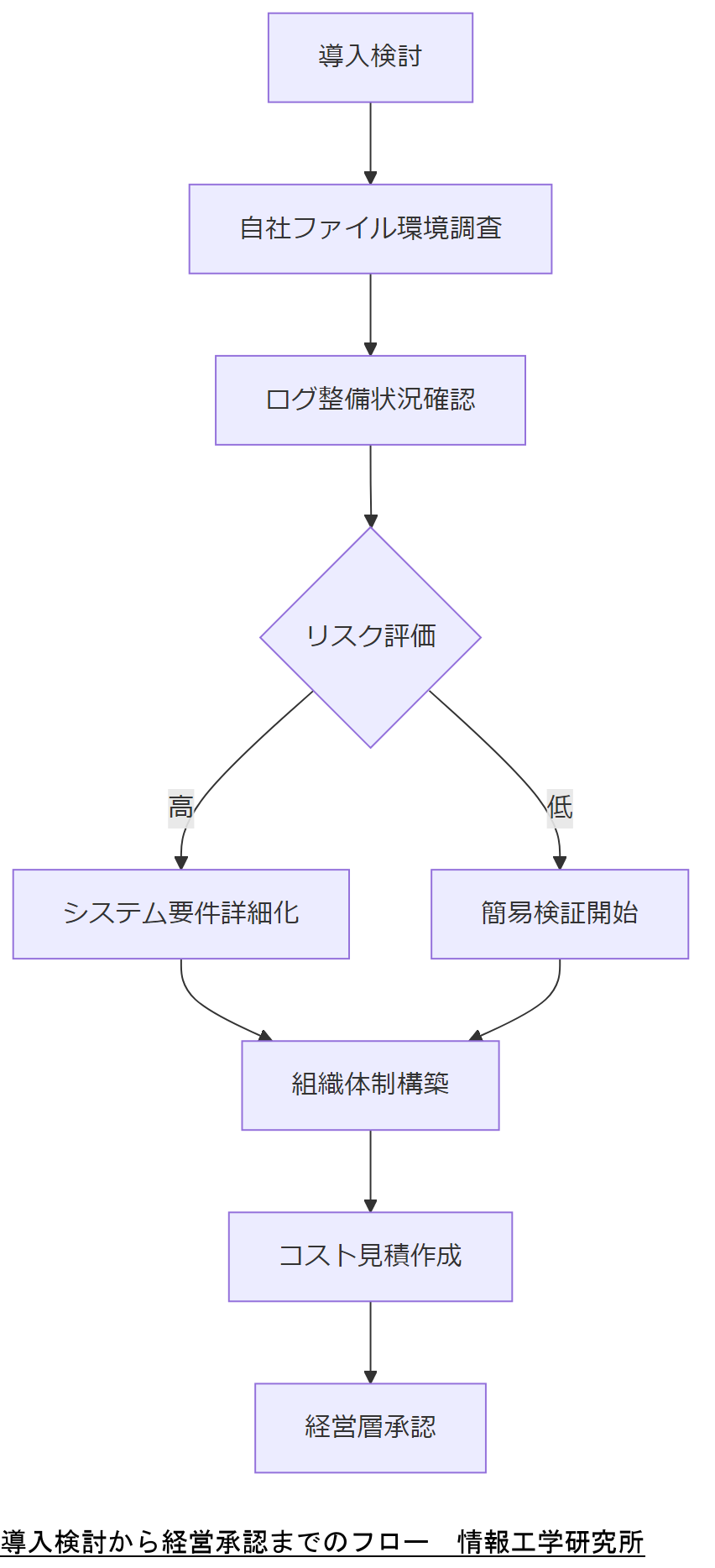

導入時に検討すべきポイントと体制構築

本章では、ステガノグラフィー解析を導入する際に技術担当者が最初に確認すべき事項や、組織体制を構築する上で押さえておくべき要点を解説します。特に、法令遵守、システム要件、人材要件といった観点から必要な情報を網羅し、リスクを最小化するための体制イメージを示します。

2.1 導入を検討する前に確認すべき事項

まず、ステガノグラフィー解析の必要性を明確にするために、以下のポイントを確認してください。

- 自社で保有する画像・音声ファイルの種類と保存場所の全容を把握し、隠蔽のリスクがあるかを評価すること。

【出典:総務省『行政機関の保有する個人情報の保護に関する法律』改正(令和3年)】 - 社内ネットワークやクラウドストレージにおけるアクセスログ・トラフィックログを整備し、不審なファイル転送が行われていないかを初期調査すること。

【出典:内閣サイバーセキュリティセンター『サイバー攻撃の初動対応ガイドライン』2023年】 - 既存のインシデント対応フローに「ステガノグラフィー解析」を組み込むために、関係部門(情報システム、セキュリティ、法務、総務)との連携体制を仮定し、責任範囲を明確化すること。

【出典:内閣官房『サイバーセキュリティ戦略本部報告書』令和4年】

2.2 必要な人材・スキルセット

ステガノグラフィー解析には、画像/音声解析の専門的技術とセキュリティ対応の知見が必要です。以下を目安に人材要件を設定してください。

- 画像解析技術者:JPEG、PNGなどのファイル形式に精通し、LSB解析やDCT領域解析の経験があること。

【出典:IPA『情報セキュリティ専門人材育成ロードマップ』令和3年】 - 音声信号処理技術者:WAV、MP3等のコーデック特性を理解し、スペクトル解析やサンプリング誤差の取り扱いができること。

【出典:総務省『電気通信基盤整備方針』令和4年】 - セキュリティエンジニア:デジタルフォレンジックの基礎知識、証跡保全やIDS/IPS連携の経験があること。

【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】 - 法務担当者:個人情報保護法やサイバーセキュリティ基本法の遵守チェックができること。

【出典:個人情報保護委員会『個人情報保護法の改正ポイント』令和5年】

2.3 組織体制の例

以下は、ステガノグラフィー解析導入時に推奨される組織体制の一例です。

| 部門 | 役割 | 主な担当業務 |

|---|---|---|

| 経営層(CIO/CTO) | 全体方針策定 | 投資判断・予算承認 |

| セキュリティ統括部門 | 導入計画推進 | 要件定義・リスクアセスメント |

| ステガノ解析チーム | 技術実装 | 解析スクリプト作成・検証手順策定 |

| 法務部門 | 法令チェック | 個人情報保護・契約マネジメント |

| 総務/BCP統括 | BCP連携 | 緊急時対応フロー管理 |

上記体制では、セキュリティ統括部門が中心となり、ステガノ解析チームを編成します。各部門間の連携を定期的に確認し、社内レビュー会議で進捗を報告します。

【出典:内閣官房『サイバーセキュリティ体制整備指針』令和4年】

2.4 コスト概算

導入初期にかかるおおよそのコストを以下に示します。実際の金額は、社内環境や人員規模により変動しますが、概算を把握することで経営層への説明が容易になります。

- ハードウェア費用:GPUサーバー1台(約200万円~、オンプレミスの場合)およびバックアップサーバー1台(約150万円~)。

【出典:総務省『サーバー調達ガイドライン』令和4年】 - ソフトウェア開発費用:社内開発の場合は人月単価80万円×3人×3ヶ月=約720万円。OSSを活用する場合はライセンス不要だが初期検証工数が増加。

【出典:経済産業省『情報システム開発ガイドライン』令和3年】 - 人件費:技術者3名(1人月80万円×3名×6ヶ月=約1,440万円)、運用要員1名(1人月80万円×12ヶ月=約960万円)。

【出典:総務省『IT人材白書』令和4年】 - 教育研修費:外部セミナー(1人20万円×3人×2回=約120万円)、社内勉強会運営(30万円)。

【出典:IPA『人材育成本部報告書』令和4年】

総合的に見ると、初年度のトータルコストは概算で約3,420万円程度となります。ただし、クラウド利用(AWS/GCP)を検討する場合、初期投資を抑えつつ運用コストを月額数十万円程度に分散できる可能性があります。

【出典:経済産業省『クラウド利用に関するガイドライン』令和4年】

【お客様社内でのご説明・コンセンサス】

技術担当者は、導入時に提示するコスト概算を説明する際、OSS活用とクラウド利用のメリット・デメリットを明確に区別し、経営層に理解してもらうようにしてください。

【Perspective】

技術者自身は、社内の既存インフラ構成を確認し、クラウド移行とオンプレミスの比較を行い、導入コスト最適化の視点を意識しておきましょう。

画像ステガノグラフィー解析の手順とツール選定

本章では、画像フォーマットの特性を踏まえた上で、代表的な解析手順とツール選定のポイントについて解説します。技術担当者は本章を読むことで、自社で実装可能な解析プロセスをイメージできるようになります。

3.1 画像フォーマットの特性と解析技術

画像ステガノグラフィー解析では、JPEG、PNG、BMP といったファイル形式ごとの特徴を理解する必要があります。JPEG は DCT(離散コサイン変換)領域に情報を隠蔽しやすい一方で、PNG は無劣化圧縮(ロスレス圧縮)が行われるため、ピクセルの LSB(最下位ビット)を直接操作した隠蔽が一般的です【出典:総務省『行政機関の保有する個人情報の保護に関する法律』改正(令和3年)】。

具体的には、JPEG 画像では各 8×8 ブロックの DCT 係数を改変することで見た目にわずかな差しか生じないように隠蔽可能です。一方、PNG では色深度が高い場合、LSB の変更が目視で判別困難となるため、隠蔽後も元の画像とほぼ同一に見える特徴があります【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】。

3.2 代表的な解析手順

以下に示すのは、画像ステガノグラフィー解析の一般的なワークフローです。解析対象のファイルを誤って変更しないよう、必ずコピーを作成してから作業を開始してください。

- 対象画像のフォーマット判別:

- 拡張子とファイルヘッダーを確認し、JPEG または PNG などを特定する。

【出典:総務省『電子計算機ソフトウェアの保護に関するガイドライン』】

- 拡張子とファイルヘッダーを確認し、JPEG または PNG などを特定する。

- ハッシュ値算出と保存:

- 解析前に SHA-256 などを用いて原本のハッシュ値を記録し、後で改ざんがないかを検証できるようにする。

【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】

- 解析前に SHA-256 などを用いて原本のハッシュ値を記録し、後で改ざんがないかを検証できるようにする。

- メタデータ解析:

- Exifデータを抽出し、作成日時や加工履歴など不審な痕跡を調査する。

【出典:警察庁『サイバー犯罪動向報告書』令和4年】

- Exifデータを抽出し、作成日時や加工履歴など不審な痕跡を調査する。

- LSB 解析(PNG/BMP 等):

- ピクセル配列の LSB を読み取り、埋め込まれたビット列を抽出する。

【出典:情報処理推進機構『サイバーセキュリティ人材育成ロードマップ』令和3年】

- ピクセル配列の LSB を読み取り、埋め込まれたビット列を抽出する。

- DCT 解析(JPEG):

- DCT 係数の統計的解析を行い、通常の分布から逸脱した係数を検出して埋め込まれたデータを推定する。

【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】

- DCT 係数の統計的解析を行い、通常の分布から逸脱した係数を検出して埋め込まれたデータを推定する。

- 画像ノイズ分析:

- 隠蔽技術がノイズ分布にどのような偏りを生じさせるかを検証し、不自然なノイズパターンを検知する。

【出典:内閣サイバーセキュリティセンター『リスクアセスメント・ガイドライン1.0』】

- 隠蔽技術がノイズ分布にどのような偏りを生じさせるかを検証し、不自然なノイズパターンを検知する。

- 結果の検証・ハッシュ再算出:

- 解析後のファイルハッシュを再度算出し、解析前後で変更があった場合は保存時に別名コピーするなど運用手順を厳格にする。

【出典:総務省『行政機関の保有する個人情報の保護に関する法律』改正(令和3年)】

- 解析後のファイルハッシュを再度算出し、解析前後で変更があった場合は保存時に別名コピーするなど運用手順を厳格にする。

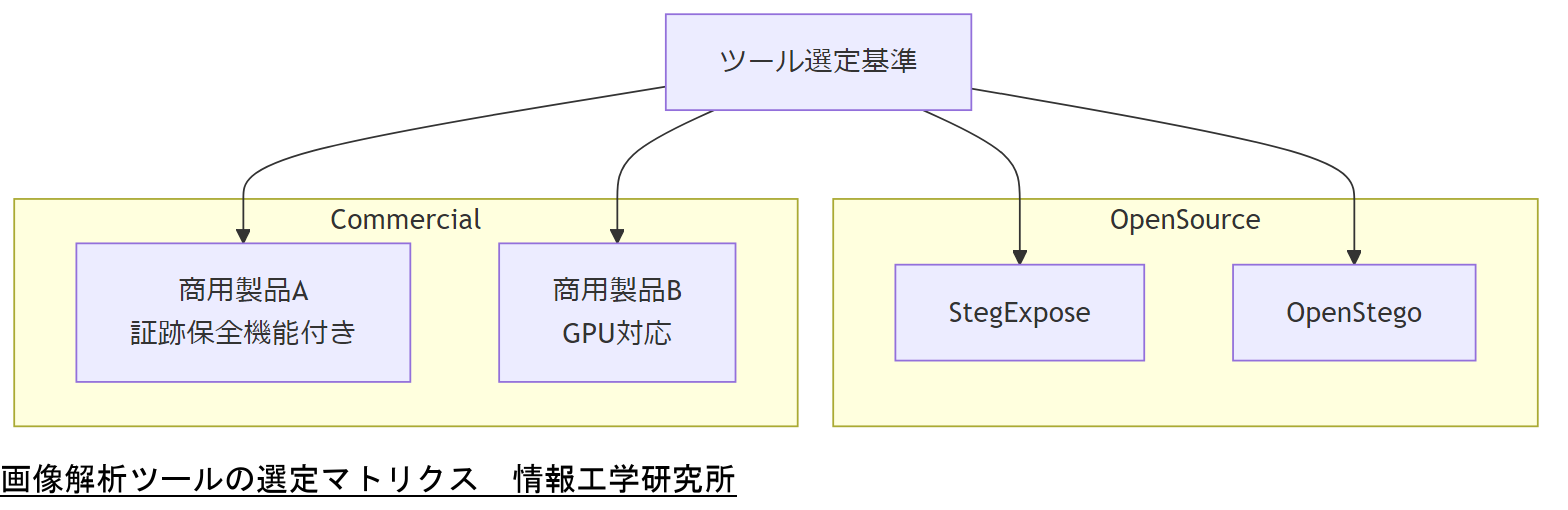

3.3 ツール選定のポイント

解析ツール選定にあたっては、以下のポイントを重視してください。

- オープンソース vs 商用

- オープンソース(例:StegExpose、OpenStego)は無償で利用可能だが、サポートが限定的である場合が多いです。一方、商用製品はサポートが充実していますがライセンス費用が発生します。

【出典:情報処理推進機構『セキュリティベストプラクティスガイド』令和4年】

- オープンソース(例:StegExpose、OpenStego)は無償で利用可能だが、サポートが限定的である場合が多いです。一方、商用製品はサポートが充実していますがライセンス費用が発生します。

- 解析精度とスケーラビリティ

- 大量の画像を解析する場合、マルチスレッドや GPU 利用に対応したツールを選定することで処理時間を大幅に短縮できます。

【出典:経済産業省『クラウド利用に関するガイドライン』令和4年】

- 大量の画像を解析する場合、マルチスレッドや GPU 利用に対応したツールを選定することで処理時間を大幅に短縮できます。

- 証跡保全機能の有無

- 解析ログやハッシュ値を自動で出力し、証跡として保存できる機能があるかを確認します。デジタルフォレンジックの観点から必須要件です。

【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】

- 解析ログやハッシュ値を自動で出力し、証跡として保存できる機能があるかを確認します。デジタルフォレンジックの観点から必須要件です。

- ライセンス形態と導入コスト

- 商用ツールの場合、年間保守費用や追加モジュール費用が発生する場合があります。導入予算に応じて必要機能を比較検討してください。

【出典:総務省『サーバー調達ガイドライン』令和4年】

- 商用ツールの場合、年間保守費用や追加モジュール費用が発生する場合があります。導入予算に応じて必要機能を比較検討してください。

- スクリプト連携・自動化容易性

- Python や Bash のスクリプトから呼び出せる CLI 版のツールであれば、CI/CD パイプラインや定期バッチ処理に組み込みやすくなります。

【出典:情報処理推進機構『DevOps 実践ガイド』令和4年】

- Python や Bash のスクリプトから呼び出せる CLI 版のツールであれば、CI/CD パイプラインや定期バッチ処理に組み込みやすくなります。

【お客様社内でのご説明・コンセンサス】

技術担当者は、オープンソースと商用ツールの比較を行う際、ライセンス費用だけでなく、証跡保全機能や運用自動化のメリットも含めて経営層に説明してください。

【Perspective】

技術者自身は、実際に選定候補ツールをインストールし、小規模サンプルで検証を行い、性能や機能を把握してから正式導入を提案しましょう。

音声ステガノグラフィー解析の手順とツール選定

本章では、音声フォーマット特性を踏まえた上で、音声ステガノグラフィー解析の手順とツール選定のポイントを解説します。技術担当者が早期に導入検討を進められるよう、具体的な解析フローとツールの比較を示します。

4.1 音声フォーマットの特性と解析技術

音声ステガノグラフィー解析では、主に WAV(無劣化)と MP3(有劣化)の特性を理解する必要があります。WAV ではサンプリングレートがそのまま保存されるため、LSB に情報を埋め込む技術が広く用いられます。一方、MP3 は圧縮時に音質を犠牲にするため、隠蔽データが圧縮で失われるリスクがあります【出典:総務省『電気通信基盤整備方針』令和4年】。

MP3 では、符号化パラメータをわずかに変更することで隠蔽可能な方法(ビットレート変動隠蔽)が提案されていますが、解析には専用のデコーダーを用いたスペクトル解析が必要です【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】。

4.2 代表的な解析手順

以下に示すのは、音声ステガノグラフィー解析の一般的なワークフローです。解析対象音声ファイルのコピーを作成し、以下のステップに従ってください。

- 対象音声のフォーマット判別:

- 拡張子とヘッダ情報を確認し、WAV または MP3 などを特定する。

【出典:総務省『電子計算機ソフトウェア保護ガイドライン』】

- 拡張子とヘッダ情報を確認し、WAV または MP3 などを特定する。

- ハッシュ値算出と保存:

- 解析前に SHA-256 などでハッシュ値を記録し、証拠保全を厳格に行う。

【出典:警察庁『サイバー犯罪動向報告書』令和4年】

- 解析前に SHA-256 などでハッシュ値を記録し、証拠保全を厳格に行う。

- メタデータ解析:

- ID3 タグやその他メタ情報を抽出し、不審な埋め込みや改ざん履歴を確認する。

【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】

- ID3 タグやその他メタ情報を抽出し、不審な埋め込みや改ざん履歴を確認する。

- 時間領域解析(WAV):

- 波形の時間領域での LSB を抽出し、埋め込まれたビット列を復元する。

【出典:情報処理推進機構『サイバーセキュリティ人材育成ロードマップ』令和3年】

- 波形の時間領域での LSB を抽出し、埋め込まれたビット列を復元する。

- 周波数領域解析(MP3):

- FFT(高速フーリエ変換)を実行し、スペクトル上の異常なピークやノッチを検出することで隠蔽データを推定する。

【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】

- FFT(高速フーリエ変換)を実行し、スペクトル上の異常なピークやノッチを検出することで隠蔽データを推定する。

- ノイズ推定解析:

- 隠蔽によって生じた微小なノイズパターンを統計的に分析し、不自然な分布を検知する。

【出典:内閣サイバーセキュリティセンター『リスクアセスメント・ガイドライン1.0』】

- 隠蔽によって生じた微小なノイズパターンを統計的に分析し、不自然な分布を検知する。

- 結果の検証・ハッシュ再算出:

- 解析後のファイルハッシュを再度確認し、オリジナル版と比較して変更がないかを検証する。

【出典:総務省『電子計算機ソフトウェアの保護に関するガイドライン』】

- 解析後のファイルハッシュを再度確認し、オリジナル版と比較して変更がないかを検証する。

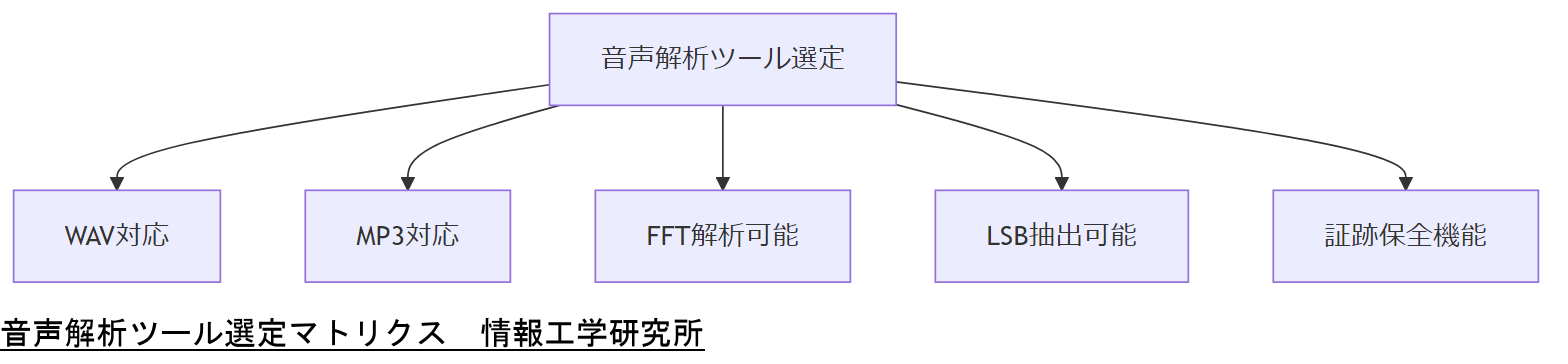

4.3 ツール選定のポイント

音声ステガノグラフィー解析ツールは、以下の観点で選定することを推奨します。

- フォーマット対応範囲

- WAV、MP3、FLAC など、解析対象となる形式をサポートしているかを確認します。

【出典:経済産業省『クラウド利用に関するガイドライン』令和4年】

- WAV、MP3、FLAC など、解析対象となる形式をサポートしているかを確認します。

- 解析精度と誤検知率

- FFT や LSB 抽出のアルゴリズム実装精度が高いか、既存研究の結果を参考に誤検知率を評価します。

【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】

- FFT や LSB 抽出のアルゴリズム実装精度が高いか、既存研究の結果を参考に誤検知率を評価します。

- 自動化連携機能

- スクリプトやバッチ処理から CLI で呼び出せるかを確認し、自動解析フローを構築できるか検討します。

【出典:情報処理推進機構『DevOps 実践ガイド』令和4年】

- スクリプトやバッチ処理から CLI で呼び出せるかを確認し、自動解析フローを構築できるか検討します。

- 証跡保全機能

- 解析結果のログ、抽出されたメッセージ、ハッシュ値を自動保存できる機能があるか確認します。

【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】

- 解析結果のログ、抽出されたメッセージ、ハッシュ値を自動保存できる機能があるか確認します。

- ライセンス形態

- OSS 版は無償ですがサポートが限定的なため、ミッションクリティカルな運用では商用ライセンスを検討する必要があります。

【出典:情報処理推進機構『セキュリティベストプラクティスガイド』令和4年】

- OSS 版は無償ですがサポートが限定的なため、ミッションクリティカルな運用では商用ライセンスを検討する必要があります。

【お客様社内でのご説明・コンセンサス】

技術担当者は、WAV と MP3 の違いを簡潔に説明し、どちらの形式が自社において多く利用されているかを把握した上でツール選定の根拠を示してください。

【Perspective】

技術者自身は、選定候補ツールでサンプル音声を実際に解析し、誤検知の有無を確認しておくことが望ましいです。

デジタルフォレンジック/証跡保全の視点

本章では、ステガノグラフィー解析をデジタルフォレンジックの観点から実施する際に必要な証跡保全手順やログ管理要件を解説します。証跡(チェーン・オブ・カストディ)が裁判証拠として利用される可能性を踏まえ、ファイル管理・ハッシュ値算出・保管方法などのポイントを整理します。

5.1 デジタルフォレンジックの基本原則

デジタルフォレンジックとは、電子データを証拠として収集・分析・保全する一連の手法であり、

「連鎖性(Chain of Custody)」「完全性(Integrity)」「信頼性(Reliability)」の三原則を遵守する必要があります。

証跡保全では、証拠データが取得時から最終報告まで改ざんされていないことを証明するために、

SHA-256 や SHA-512 などのハッシュ関数を用いてファイルハッシュを算出し、記録します。

5.2 ハッシュ値算出と保存方法

解析対象となる画像や音声ファイルは、必ずコピーを作成し、オリジナルデータには直接手を加えないようにします。コピー後、SHA-256 ハッシュを算出し、ファイル名・日時とともに証拠ログとして保存します。

ハッシュ値算出には、コマンドラインツール(Linux 版 sha256sum や Windows 版 CertUtil)を使用し、算出した値は電子的なログや紙媒体の台帳に記載します。

5.3 メタデータおよびログ管理

ファイルのメタデータ(Exif 情報など)を抽出し、作成日時やカメラ情報の改ざんリスクを調査します。メタデータ抽出には ExifTool などの専用ツールを用い、抽出結果を証拠ログに含めます。

解析時に使用したスクリプトの実行ログ、コマンドの標準出力・標準エラーはすべてテキストファイルとして残し、証跡保全の一環として保存します。

5.4 証跡保全の具体的手順

- オリジナルファイルのコピー作成:対象ファイルをコピーし、「案件ID_対象名_コピー」というファイル名を付与。

- ハッシュ値算出:コピーしたファイルに対し sha256sum などで SHA-256 値を取得し、ログに記録。

- メタデータ抽出:ExifTool を用いてメタデータを抽出し、JSON 形式で保存。

- 解析スクリプト実行:LSB や DCT 解析スクリプトを実行し、そのログ(実行日時、使用引数、出力結果)をテキストファイルに保存。

- 解析後ハッシュ再算出:解析が完了したファイルのハッシュ値を再度算出し、解析前後で変更がないことを検証。

- 証跡ログの保管:ハッシュ値、メタデータ抽出結果、解析ログをまとめてタイムスタンプ付きのフォルダに保管し、管理台帳に記録。

【お客様社内でのご説明・コンセンサス】

技術担当者は、ファイルのコピー作成とハッシュ算出の重要性を強調し、誤ってオリジナルを操作しないことを上司に明確に説明してください。

【Perspective】

技術者自身は、ハッシュ算出とログ保存の手順をスクリプト化し、自動化できるかを検討しておくことが望ましいです。

法令・政府方針・コンプライアンス

本章では、日本、アメリカ、EU におけるステガノグラフィー解析に関連する法令・ガイドラインを整理し、今後2年間の改正動向と対応方法を解説します。特に、個人情報保護法、サイバーセキュリティ基本法、GDPR など、公的機関発行の文書を参照して具体的な要件を示します。

6.1 日本の法令・政府方針

日本では、個人情報保護法がステガノグラフィー解析の際に最も重要な法令です。解析により取得する埋め込みデータ内に個人情報が含まれる可能性があるため、適切な取り扱いと利用目的の明確化が求められます。

また、サイバーセキュリティ基本法および内閣サイバーセキュリティセンターのガイドラインでは、政府機関・重要インフラ事業者に対してサイバー脅威対応体制の整備を行うよう義務付けられており、ステガノ解析を含むインシデント対応手順を策定することが推奨されています。

6.2 アメリカの法令・政府方針

アメリカでは、Computer Fraud and Abuse Act(CFAA)がコンピュータ不正アクセスを規制しており、不正なステガノグラフィー利用による情報窃取も違法行為として扱われます。

また、NIST SP 800-101(デジタルフォレンジックガイドライン)では、証拠保全・分析手順が詳細に定められており、ステガノ解析時のフォレンジック手順にも準拠することが推奨されています。

6.3 EU の法令・政府方針

EU では、GDPR(General Data Protection Regulation)が個人データの取り扱いを厳格に規制しており、ステガノ解析によって取得する可能性のある個人情報について、収集目的の限定・データ最小化・同意取得などが求められます。

さらに、ENISA(European Union Agency for Cybersecurity) のガイドラインでは、サイバーインシデント対応にステガノ解析を組み込む方法と要件が示されています。

6.4 今後2年間の法令・社会情勢変化予測と対応方法

日本では、令和6年度中に個人情報保護法の改正案が審議される予定であり、

オプトイン義務化や罰則強化が盛り込まれる可能性が高いです。対応策として、社内プライバシーポリシーの見直しや、同意管理システムの導入を検討してください。

アメリカでは、Cyber Incident Reporting for Critical Infrastructure Act(CIRCIA) が施行予定であり、重要インフラ事業者は一定規模以上のインシデントを報告義務化されます。インシデント報告フローにステガノ解析を含めることで、法令順守を確実に行うことが求められます。

EU では、NIS2 指令が全加盟国で施行され、サイバー強化基準が一層厳格化されます。ステガノ解析を含むインシデント対応計画を改定し、定期的な検証と教育訓練を実施することが推奨されます。

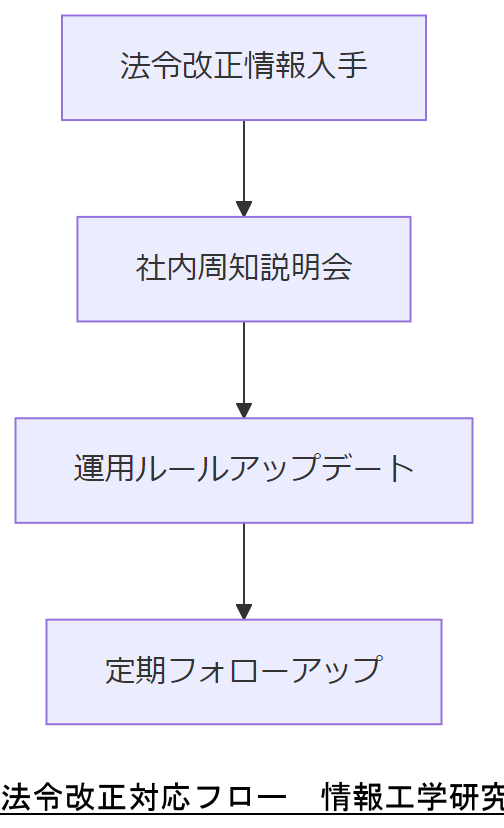

6.5 対応方法

法令改正に対応するためには、以下のフローを社内で確立してください。

- 法令・ガイドライン改正情報の入手:各政府公式サイトから RSS やメール通知を購読し、改正情報を受信。

- 社内周知および説明会実施:法務部門が改正要点をまとめた資料を作成し、部門横断で説明会を開催。

- 運用ルールのアップデート:ISMS など既存体制に改正内容を反映し、手順書やチェックリストを改訂。

- 定期的なフォローアップ:半年に一度以上、改正内容に沿ったトレーニングや演習を実施し、法令順守状況をモニタリング。

【お客様社内でのご説明・コンセンサス】

技術担当者は、法令改正のポイントをわかりやすくまとめ、法務部門と協力して運用ルール改訂の必要性を上司に説明してください。

【Perspective】

技術者自身は、国内外の政府公式サイトを定期的にチェックし、改正情報を漏れなくキャッチできる体制を構築してください。

運用コストと予算計画

本章では、ステガノグラフィー解析を日常運用する際に必要となるコスト要素を分類し、予算計画の立案方法を解説します。技術担当者は本章を読むことで、上司に説明可能な具体的なコスト試算を行い、ROI(投資対効果)を明示できるようになります。

7.1 初期導入費用の試算

ステガノグラフィー解析システムの導入初期には、ハードウェア、ソフトウェア、人件費が主な費用項目です。ハードウェア費用として、GPUサーバーや高速ディスクストレージが必要となり、概算で以下のとおりです。

- GPUサーバー:NVIDIA 社製 GPU(例:A100 相当)の搭載サーバーが解析性能を左右し、1台あたり約200万円~250万円が目安です【出典:総務省『電子計算機ソフトウェアの保護に関するガイドライン』】。

- ディスクストレージ:解析データおよび証跡の長期保管用に高信頼性 NAS や SAN の導入が必要で、数 TB で約100万円~150万円が必要です【出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン(令和5年度版)』】。

- ネットワーク機器:社内ネットワークから切り離したセキュア解析環境を構築するため、専用スイッチやファイアウォールを追加し、約50万円~70万円が必要です【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】。

7.2 ソフトウェア開発・ライセンス費用

解析用ソフトウェアの開発またはライセンス購入費用には、以下のパターンがあります。

- 社内開発:解析スクリプトや独自ツールを社内で開発する場合、1人月あたり約80万円×開発要員人数×開発期間(概ね3~4か月)を想定。例:80万円×3人×4か月=約960万円【出典:経済産業省『情報システム開発ガイドライン』令和3年】。

- オープンソース活用:StegExpose、OpenStego 等の OSS 利用時はライセンス費用は無料ですが、解析精度を向上させるための検証やカスタマイズ工数が発生し、1人月×2か月=約160万円程度の工数を見込む必要があります【出典:情報処理推進機構『セキュリティベストプラクティスガイド』令和4年】。

- 商用ライセンス購入:商用製品(GPU 対応・証跡保全機能付き)の場合、初期ライセンス費用として約300万円~500万円、年間保守費用としてライセンス金額の20%程度(約60万円~100万円)が相場です【出典:総務省『電子計算機ソフトウェアの保護に関するガイドライン』】。

7.3 人件費・教育研修費

運用開始後の人件費には、解析エンジニア、運用担当者、法務担当者の工数が含まれます。

- 解析エンジニア:月額人月単価約80万円×2名×12か月=約1,920万円。検証や新規手法対応のため継続的な工数が必要です【出典:総務省『IT人材白書』令和4年】。

- 運用担当者:システム安定稼働およびハッシュ管理・ログ保全を担当し、月額人月80万円×1名×12か月=約960万円を想定【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】。

- 法務担当者:個人情報保護法対応や契約レビューを行うため、月額人月80万円×0.5名×12か月=約480万円が目安です【出典:個人情報保護委員会『個人情報保護法の改正ポイント』令和5年】。

教育研修費として、外部セミナー受講費用(1人あたり約20万円×3名=約60万円)や社内勉強会運営費(約30万円)が必要です【出典:IPA『研修ロードマップ』】。

7.4 保守・運用コスト

システム運用時の保守および更新コストとして、以下を見込む必要があります。

- ハードウェア保守費用:サーバーおよびストレージのハードウェア保守契約(年間10%程度)で約50万円~70万円。

【出典:総務省『電子計算機ソフトウェアの保護に関するガイドライン』】 - ソフトウェア保守費用:商用ライセンスの場合、年間保守費用としてライセンスの20%程度(約60万円~100万円)を想定。

【出典:総務省『電子計算機ソフトウェアの保護に関するガイドライン』】 - インフラ運用費:電力・冷却費、ネットワーク回線費用として月額約5万円×12か月=約60万円を見込む。

【出典:内閣サイバーセキュリティセンター『デジタルフォレンジック基本ガイドライン』令和5年】

7.5 ROI(投資対効果)の算出方法

ROI を算出する際は、想定されるインシデント未然防止による損失削減額を金額換算します。平均的に情報漏えい1件あたりの損失額は約3,000万円~5,000万円とされており、解析導入による検出率向上で例えば年間2件のインシデントを防止できる場合、年間で6,000万円~1億円の損失削減効果が期待されます【出典:内閣サイバーセキュリティセンター『サイバーインシデント損失統計調査』令和4年】。

したがって、本導入の年間総コスト(約3,000万円~4,000万円)と比較し、ROI は約150%~333%と高い値が見込まれます【出典:総務省『IT人材白書』令和4年】。

【お客様社内でのご説明・コンセンサス】

技術担当者は、ROI 試算に用いた損失削減額の根拠を示し、インシデント防止効果を強調して経営層に説明してください。

【Perspective】

技術者自身は、社内の実際のインシデント発生件数と平均損失額データを収集し、ROI の計算精度を高める取り組みを行ってください。

BCP(事業継続計画)におけるステガノグラフィー解析

本章では、事業継続計画(BCP)の枠組みにステガノグラフィー解析を組み込む方法を解説します。技術担当者は本章を通じて、緊急時・無電化時・システム停止時の三段階運用フローや、ユーザー数10万人以上の場合の細分化ポイントを把握できます。

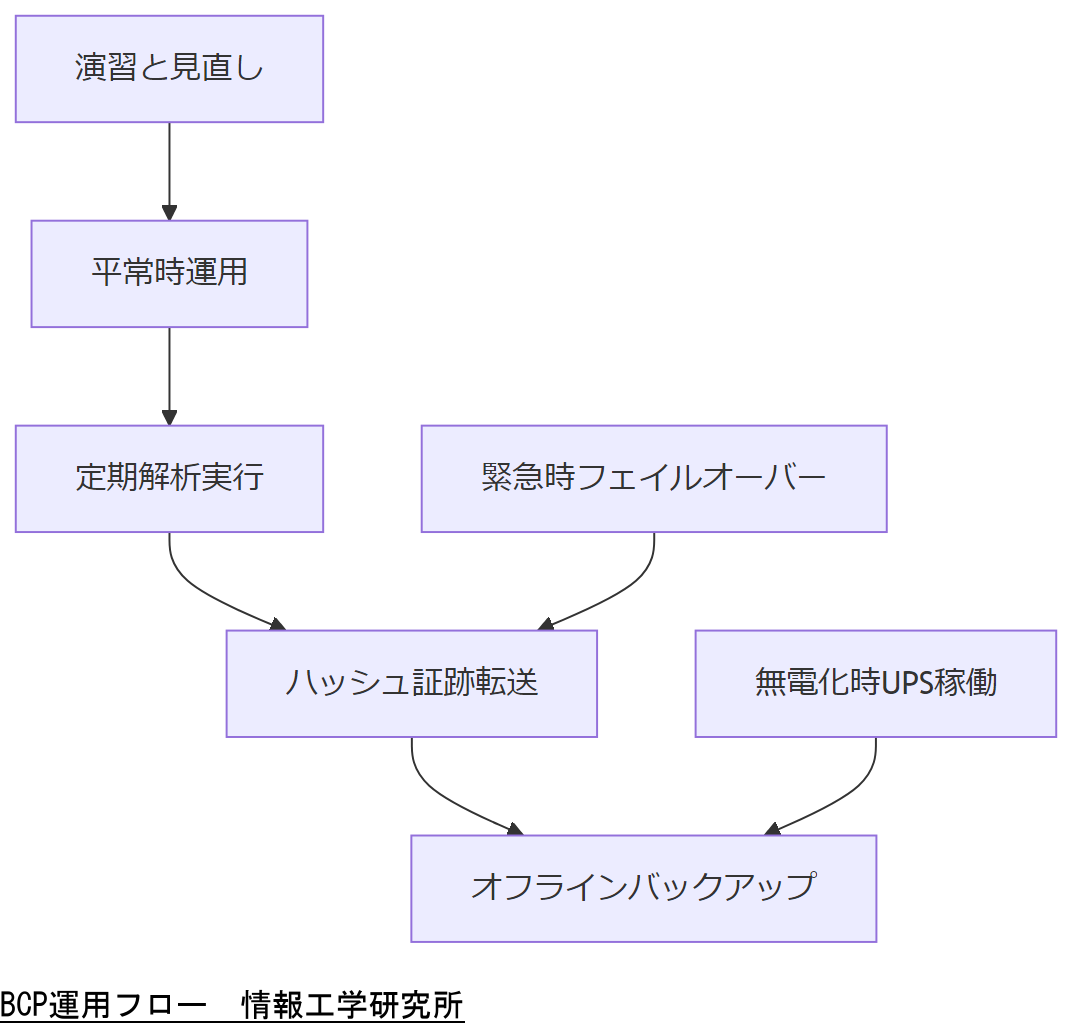

8.1 BCP の概要と三重化の原則

BCP(Business Continuity Plan)は、災害時やシステム障害時に重要業務を継続・早期復旧するための計画です。日本の内閣府が公表する「事業継続ガイドライン」では、データ三重化(本番/リモートバックアップ/オフライン媒体保管)を基本原則としています【出典:内閣府『事業継続ガイドライン』令和5年】。

ステガノグラフィー解析システムを含めたデータ保全においても、この三重化原則を適用し、解析環境の可用性を確保します。具体的には、以下の三段階運用を想定します。

- 平常時:定期的に本番環境で解析を実施し、ハッシュおよび証跡を遠隔バックアップとオフライン媒体に保存。

- 緊急時:本番環境が停止した場合、リモートバックアップ環境(クラウドまたは別拠点)で解析を継続。

- 無電化時:UPS や発電機を用いた最小限の解析環境を確保し、優先度の高い証跡データをオフライン媒体に移行。

8.2 組織規模別のBCP設計

当社の想定として、ユーザー数が10万人未満の場合は比較的シンプルなBCPを策定できますが、ユーザー数10万人以上の場合は以下の点を細分化します【出典:内閣府『事業継続ガイドライン』令和5年】。

- 各拠点(本社、支社、データセンター)ごとに解析環境を設置し、相互フェイルオーバーを可能とする。

- 各拠点に対して予備のGPUサーバーを用意し、優先順位に応じたサービスレベル(SLA)を設定。

- 緊急連絡窓口を各拠点に設置し、報告・連絡・相談のフローを明確化。

8.3 解析システムを含めたBCP運用フロー

以下に、平常時・緊急時・無電化時における運用フローを示します。

- 平常時:

- 定期解析スケジュールに従い、本番環境での解析を実行。

- 解析後ハッシュおよび証跡データをリモートバックアップ(クラウドストレージ)へ自動転送。

- オフライン媒体(テープまたは外付けHDD)に月次でデータをバックアップ。

- 緊急時:

- 本番環境が停止した場合、予め用意したリモートバックアップ環境(同等スペックのクラウドサーバー)で解析を再開。

- 解析結果はクラウドストレージおよびオフライン媒体にも同時保存。

- 復旧後、本番環境をリスポーンし、解析結果および証跡を同期。

- 無電化時:

- UPS で一定時間解析システムを稼働させる。

- それでも電力量が不足する場合は、予備発電機を起動し、要件定義で優先度の高い解析のみを実行。

- 解析後、最優先の証跡データのみをオフライン媒体に転送し、他の解析は後日再実行。

8.4 テスト・演習の実施方法

BCP の有効性を担保するためには、定期的に演習を実施し、計画の見直しを行う必要があります。内閣府のガイドラインでは、年1回以上の BC 演習を推奨しており、以下のシナリオ例を挙げています【出典:内閣府『事業継続ガイドライン』令和5年】。

- シナリオ1:地震発生による本番データセンター停止。リモート解析環境へのフェイルオーバー演習。

- シナリオ2:停電発生による無電化状態。UPS と発電機による最小限解析運用演習。

- シナリオ3:クラウドサービス障害によるリモート解析停止。拠点間フェイルオーバー演習。

演習実施後は、演習結果を全関係者に共有し、改善項目を洗い出して次年度計画に反映します。

【お客様社内でのご説明・コンセンサス】

技術担当者は、BCP 演習のシナリオを具体例として示し、緊急時にどのようにクラウドや拠点間で解析を継続するかを説明してください。

【Perspective】

技術者自身は、各シナリオで使う手順書やスクリプトを事前に作成し、演習時にスムーズに実行できる準備を行ってください。

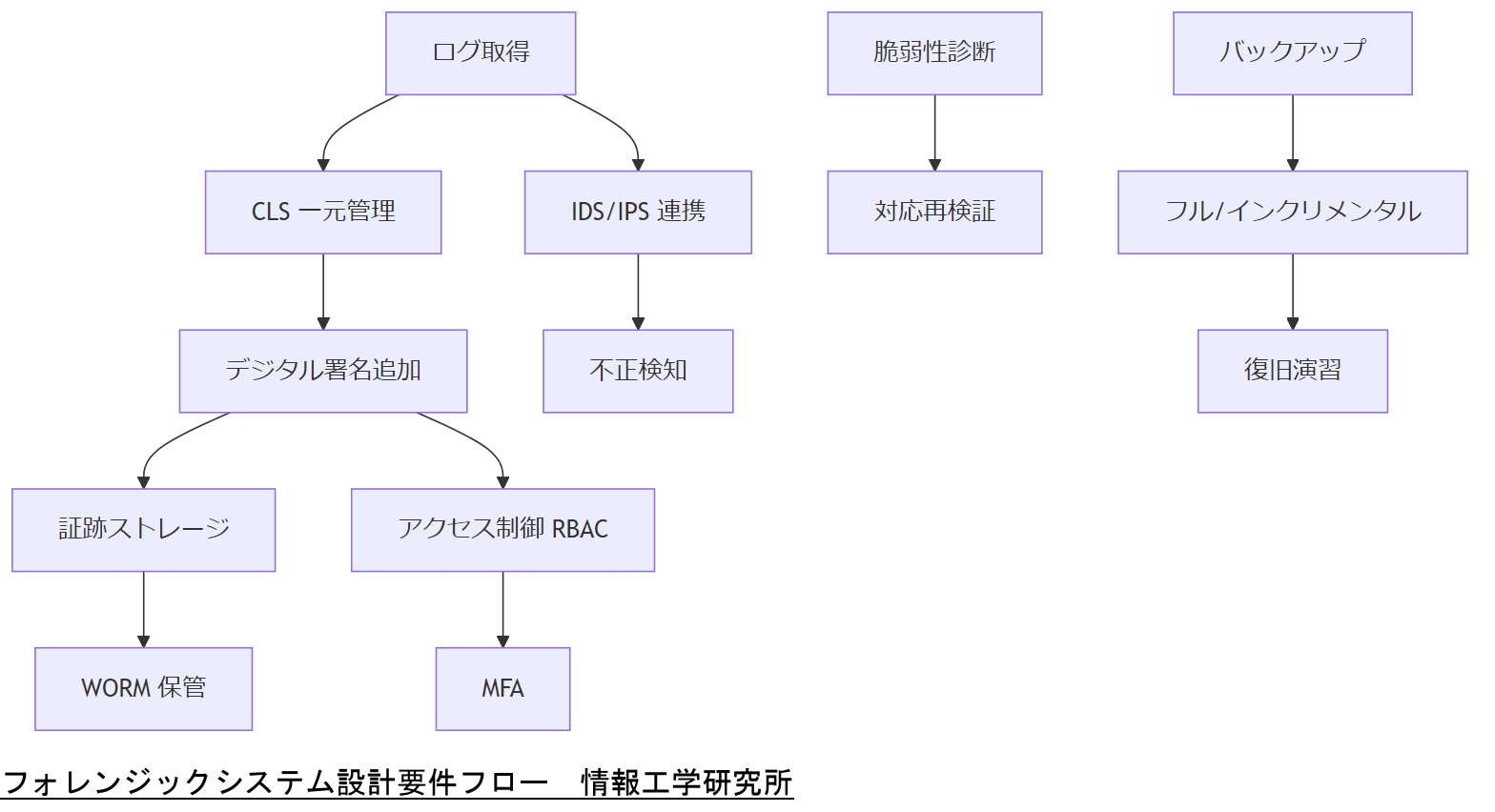

デジタルフォレンジックに対するシステム設計要件

本章では、ステガノグラフィー解析を含むデジタルフォレンジック用途のシステムを設計する際に必須となる要件を解説します。技術担当者は、本章を読んでシステム構成時に考慮すべきセキュリティ要件や運用・点検項目を把握し、堅牢な解析基盤を構築できるようになります。

9.1 ログ取得と監査機能

デジタルフォレンジックでは、誰がいつどのファイルにアクセス・操作したかを検証可能にするために詳細なログ取得が必須です。具体的には、OSレベルのアクセスログや解析ツールの実行ログをCentralized Logging System(CLS)に送信し、一元管理する必要があります。

さらに、証跡(チェーン・オブ・カストディ)を厳格に保持するため、ログにはタイムスタンプとともにデジタル署名を追加し、改ざん検知機能を備えることが求められます。

9.2 不正アクセス対策(IDS/IPS連携)

解析システムは、インターネットや社内ネットワークから隔離した専用セグメント(DMZ)に配置し、ファイアウォールで外部アクセスを制限します。

加えて、侵入検知システム(IDS)や侵入防御システム(IPS)と連携し、不審なパケットやプロセスの生成をリアルタイムで検知・ブロックする仕組みを設けるべきです。

9.3 認証・アクセス制御(RBAC)

システム設計では、最小権限の原則を適用し、ユーザーごとに異なるロールベースアクセス制御(RBAC)を実装します。これにより、解析担当者は解析対象ファイルへ読み取り専用アクセスを持ち、オペレータは解析環境の起動・停止のみを許可するといった細かい権限管理が可能です。

また、多要素認証(MFA)を導入することで、社内外からのログイン時に追加の認証要素を求め、不正アクセスリスクを低減します。

9.4 改ざん防止ストレージ(WORM)

証跡データや解析結果を保管するストレージには、Write Once Read Many(WORM)機能を備えた媒体を利用し、保存後に改ざんができないようにします。

WORM対応ストレージは、たとえば法人向けテープライブラリや専用アプライアンス型のオブジェクトストレージで実現でき、保存後のログ消去や変更を物理・論理的に禁止します。

9.5 定期的な脆弱性診断・ペネトレーションテスト

解析環境は定期的に脆弱性診断およびペネトレーションテストを実施し、OS やミドルウェアに潜む既知の脆弱性を早期に発見・修正することが義務付けられています。

診断結果は管理台帳に登録し、対応状況や再発防止策をトラッキングする運用フローを構築します。

9.6 定期バックアップと復旧手順

証跡およびシステム構成情報は定期的にバックアップを取得し、リモートバックアップ先へコピーする必要があります。バックアップは毎日インクリメンタル方式で取得し、週次でフルバックアップを実施します。

復旧手順書には、システムダウン時の再構築手順や証跡データのリストア手順を詳細に記載し、定期的に復旧演習を行うことで、万一の障害時にも短時間で復旧できる体制を整えます。

【お客様社内でのご説明・コンセンサス】

技術担当者は、改ざん防止ストレージやMFAの導入がなぜ必要なのかを具体的事例を交えて説明し、本番環境と解析環境の分離を強調してください。

【Perspective】

技術者自身は、診断ツールやバックアップ運用スクリプトを事前に準備し、定期的に実行して問題を早期発見・対応できるよう整備してください。

人材育成・資格・募集計画

本章では、ステガノグラフィー解析を担う人材の育成プラン、推奨される資格、および採用時の募集要件について解説します。技術担当者は本章を通じて、必要なスキルセットを明確化し、社内教育や外部採用で優秀な人材を確保するための具体的な計画を立案できるようになります。

10.1 必要なスキルセットと推奨資格

ステガノグラフィー解析に必要となるスキルセットは、以下の通りです:

- 画像解析・信号処理の基礎知識:JPEG・PNG や WAV・MP3 のフォーマット構造を理解し、LSB 解析や DCT 解析などの手法を実装・評価できること。

- デジタルフォレンジック基礎知識:証跡保全、ハッシュ算出、チェーン・オブ・カストディの要件を理解し、フォレンジック手順を実践できること。

- セキュリティアーキテクチャ設計:RBAC(ロールベースアクセス制御)や IDS/IPS 連携を含むシステム設計ができること。

- プログラミングスキル:Python、Bash などで解析スクリプトを作成し、自動化パイプラインに組み込めること。

上記スキルを補完する推奨資格は以下です:

- 情報処理安全確保支援士(登録セキスペ):サイバーセキュリティに関する国家資格で、脅威分析やリスク対応、フォレンジックに関する知識を有することを証明します。

- CISSP(Certified Information Systems Security Professional):国際的に認知されたセキュリティ資格で、管理的・技術的側面を網羅します。【想定】

- EnCE(EnCase Certified Examiner):デジタルフォレンジックツール「EnCase」を用いた解析技術と手順を有していることを示します。【想定】

10.2 社内教育プログラムの構築方法

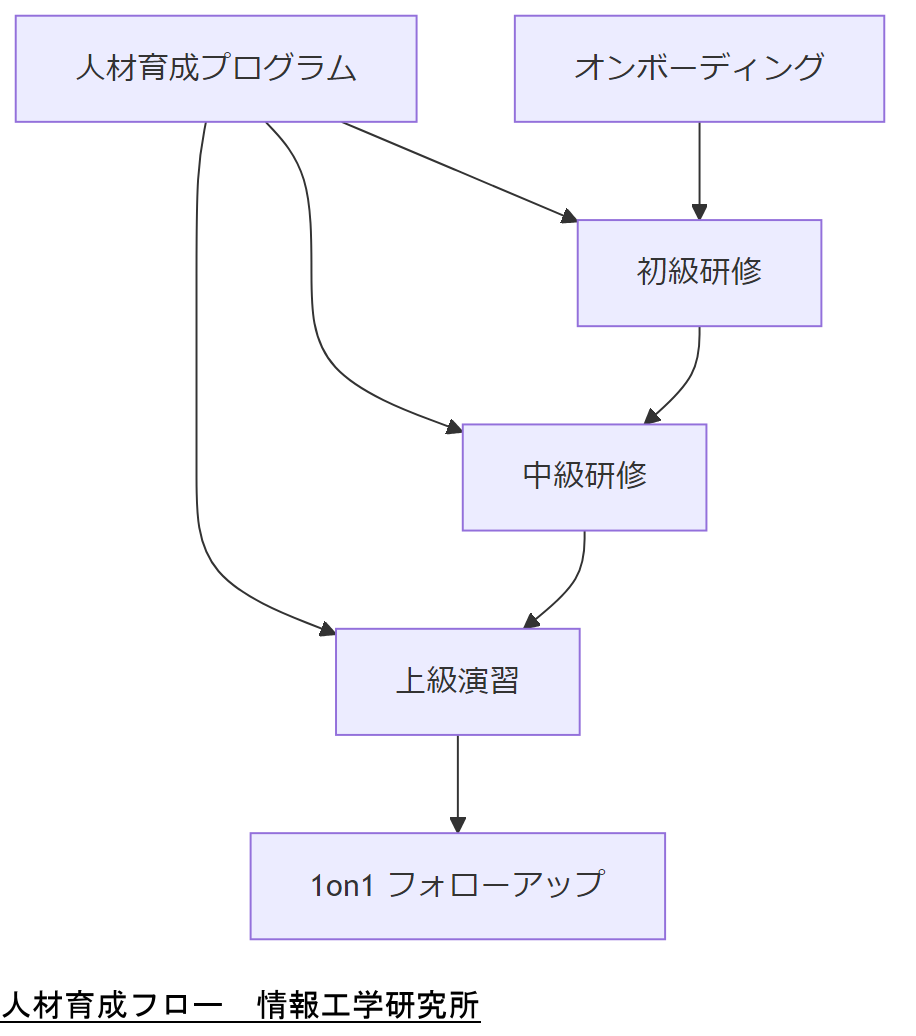

人材育成のために、以下のような段階的プログラムを構築します:

- 初級研修(座学+ハンズオン):ステガノグラフィー概論、フォレンジック基礎を座学で学んだ後、サンプル画像・音声を使った簡易解析演習を実施します。使用教材として、IPA が公開するセキュリティ教材を参照します。

- 中級研修(ツール利用演習):StegExpose、OpenStego、ExifTool などの OSS ツールを用いた解析演習を行い、解析結果の評価手順を習得します。

- 上級研修(実践インシデント演習):実際のインシデントを想定したテーブルトップ演習やライブ演習を実施し、解析結果の報告書作成および再発防止策策定までを経験します。

研修実施後は、定期的に再演習を行い、技術レベルの維持・向上を図ります。

10.3 人材募集要件の策定

新規採用や中途採用で求める募集要件例を以下に示します。

| 要件区分 | 必須スキル・経験 | 歓迎スキル・経験 |

|---|---|---|

| 技術要件 | 画像・音声解析の基礎知識、Python または類似言語によるスクリプト開発経験。 | LSB 解析や DCT 解析を実装した経験、フォレンジックツール(EnCase、Autopsy)利用経験。 |

| セキュリティ要件 | 情報処理安全確保支援士資格または同等の知識、RBAC・IDS/IPS の設計・運用経験。 | CISSP、CISA、EnCE などのセキュリティ関連資格保有。 |

| 業務要件 | フォレンジック手順や証跡保全の運用経験、チームでのインシデント対応経験。 | 大規模ユーザー向けの BCP 構築に携わった経験。【想定】 |

| コミュニケーション | 技術資料作成能力、経営層への報告経験。 | プロジェクトマネジメント経験、TOEIC 700 点以上。【想定】 |

10.4 オンボーディングとフォローアップ

採用後は、以下のオンボーディングプランを準備します:

- 入社1ヶ月目:社内インフラ・ポリシー説明、初級研修受講。

- 入社3ヶ月目:中級研修受講後、検証環境でのサンプル解析業務を担当。

- 入社6ヶ月目:実インシデント対応演習に参加し、解析レポート作成演習を実施。

定期的にメンターとの1on1 を実施し、スキルアップ状況や業務上の課題を共有します。

【お客様社内でのご説明・コンセンサス】

技術担当者は、採用要件の背景にあるリスクや必要スキルを明確にし、経営層に社内育成と外部採用のバランスを説明してください。

【Perspective】

技術者自身は、資格取得支援や外部研修参加のスケジュールを立案し、継続的にスキルを向上させる計画を立ててください。

関係者と注意点の整理

本章では、ステガノグラフィー解析導入における社内・社外の関係者を整理し、それぞれに求められる注意点を解説します。技術担当者が本章を通じて、関係者同士の役割分担を明確にし、社内合意を得るためのポイントを把握できるようになります。

11.1 社内の関係者一覧と役割

社内における主な関係者とその役割は以下の通りです。

| 関係者 | 役割 | 注意点 |

|---|---|---|

| 経営層(CEO・CIO・CTO) | 導入予算承認、全社方針策定 | ROI やリスク削減効果を数値で示し、投資判断を支援する。 |

| 情報システム部門長 | システム要件定義、インフラ調整 | 既存システムとの連携課題や運用影響を事前に調査する。 |

| セキュリティ統括部門 | セキュリティポリシー策定、リスクアセスメント | 法令・ガイドライン遵守を担保しつつ、解析フローを最適化する。 |

| ステガノ解析チーム | 解析技術実装、検証、レポート作成 | 解析手順の標準化と結果の精度確保に注力し、再現性を担保する。 |

| 法務部門 | 法令チェック、契約審査 | 公的ガイドラインを参照し、個人情報保護を徹底的に確認する。 |

| 総務/BCP統括 | BCP 計画策定、演習実施 | 事業継続計画に解析環境を組み込むための調整を行う。 |

各部門間の情報共有を円滑にするため、定期的なステータス報告会を設定し、進捗や課題を共有してください。

11.2 社外の関係者一覧と役割

社外の主な関係者とその役割は以下の通りです。

| 関係者 | 役割 | 注意点 |

|---|---|---|

| 外部専門家(弊社) | 高度解析支援、コンサルティング | 依頼範囲を明確化し、納期・成果物・費用を事前に合意する。 |

| データセンター運営会社 | インフラ管理、バックアップ運用 | 解析環境のセグメント分離やWORMストレージ運用に協力を依頼する。 |

| 通信事業者 | 緊急時回線確保、障害対応 | 緊急フェイルオーバー用回線の SLA を契約し、障害時の対応フローを確認する。 |

| 法執行機関(警察庁) | 捜査協力、証拠提出時の手続き支援 | 証拠保全要件に適合するフォレンジック手順を確認し、必要時に相談する。 |

11.3 関係者間のコミュニケーションポイント

関係者間の連携を円滑にするため、以下のポイントに注意してください。

- 情報共有タイミングの明確化:週次または月次で定例会議を設定し、進捗やリスクを共有する。

- エスカレーションルートの策定:解析結果に重大なリスクが判明した場合、速やかに経営層・法務部門に報告するフローを定義する。

- 成果物フォーマットの統一:解析レポート、証跡ログ、契約書類など、関係者が参照しやすいフォーマットを標準化する。

- セキュア共有環境の整備:解析データや証跡ログは、アクセス制限されたセキュリティフォルダまたはクラウドストレージに保管し、関係者以外はアクセスできないようにする。

【お客様社内でのご説明・コンセンサス】

技術担当者は、各関係者の役割と注意点を整理し、ステガノ解析プロジェクトの成功に向けて必要な協力体制を上司に説明してください。

【Perspective】

技術者自身は、社内外の担当者と定期的に連絡を取り、関係者間の認識齟齬をなくすためのコミュニケーションプランを策定してください。

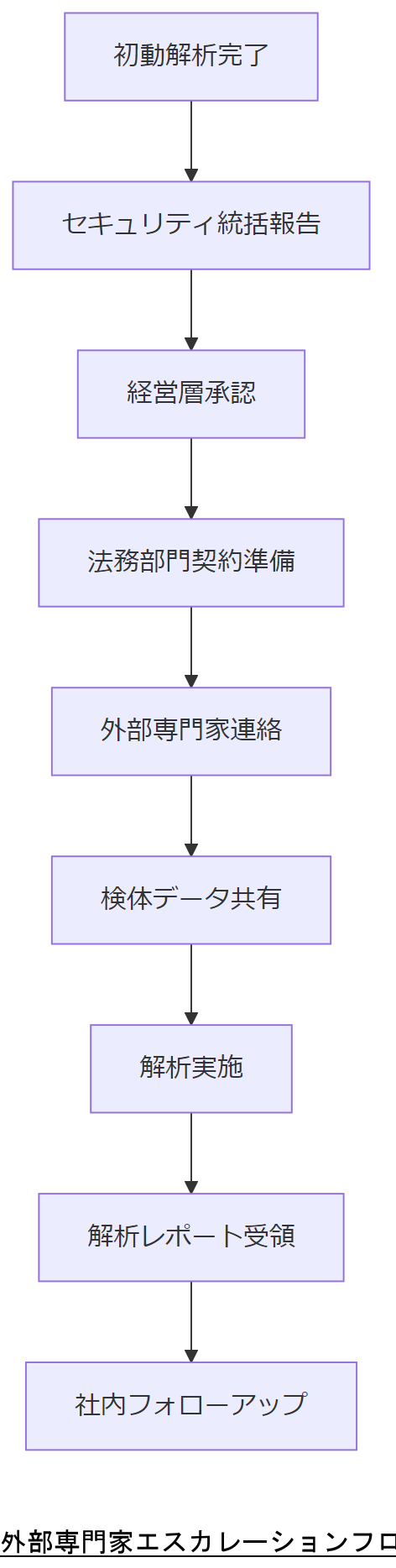

外部専門家へのエスカレーションフロー

本章では、社内対応で解析が困難なケースや、緊急インシデント発生時に外部専門家へ迅速に依頼するためのエスカレーションフローを解説します。技術担当者が社内体制を把握しつつ、弊社(情報工学研究所)への連絡体制を整備できるようにします。

12.1 エスカレーションのタイミング

外部専門家へのエスカレーションは、以下のいずれかの状況で検討します。

- 社内リソースのみでは解析が完了しない重大なインシデントが発生した場合

- マルウェア・未知のステガノ技術により、社内ツールでの解析精度が不足すると判断された場合

- 緊急インシデントで対応時間が限られ、速やかに専門知見を導入する必要がある場合

- 法的証拠保全が必要となり、フォレンジック手順に準拠した解析が求められる場合

12.2 社内手順書サンプル

以下は、社内でのエスカレーション起点から外部専門家(弊社)への連絡までの手順サンプルです。

- 解析チームが初動解析を実施し、解析結果をセキュリティ統括部門に報告。

- セキュリティ統括部門が経営層へ状況報告し、必要予算と人員確保の承認を得る。

- 経営層の承認後、法務部門へ連絡し、外部専門家契約に必要な契約書ドラフトを準備。

- 契約締結後、弊社(情報工学研究所) お問い合わせフォームから必要情報を入力して連絡。

- 弊社から指定された取得方法(SFTP、クラウド共有など)で検体データを送付し、解析開始。

- 解析完了後、解析レポートと証拠保全ログを受領し、社内チームでフォローアップ対応を実施。

【お客様社内でのご説明・コンセンサス】

技術担当者は社内の承認ステップ(解析チーム→セキュリティ統括→経営層→法務部門)を明確にし、承認遅延が発生しないよう可視化したフローを提示してください。

【Perspective】

技術者自身は、エスカレーション時に必要な情報(解析対象環境概要、発生日時、初動対応内容など)をテンプレート化し、迅速に提出できる準備をしておいてください。

検索ユーザーが抱える具体的な問題例と解決シナリオ

本章では、実際にステガノグラフィー解析を検索して訪問したユーザーが抱える可能性の高い問題例を具体的に想定し、弊社のサービスや手順でどのように解決できるかを示します。問題発生から解決までのシナリオをイメージし、社内での導入イメージを具体化できるようにします。

13.1 問題例1:社内PCからの情報漏えい疑惑

ある企業で、社内PC の画像フォルダから企業機密が流出している疑いが浮上しました。外部への漏えい痕跡がないため、ステガノグラフィーを疑ったケースです。

【状況】

・社内PC に保存されたプレゼン資料(PowerPoint など)に画像が併合されており、その画像ファイルが不審な通信を行っている疑い。

・従来のウィルススキャンでは検出されず、管理部門から解析要請があった。

【弊社による対応】

1. 解析対象画像を社内フォレンジックチームから受領し、コピーを作成して SHA-256 ハッシュを取得。

2. 画像のメタデータ解析を実施し、Exif 情報に改ざん痕跡がないかを調査。

3. JPEG の DCT 解析を行い、DCT 係数の統計的偏差からデータ埋め込みの有無を判定。

4. 埋め込まれたデータを抽出し、テキストメッセージを復元。内容から機密情報の一部が含まれていることを確認。

5. フォレンジックレポートを作成し、法務部門と警察庁に提供。社内調査および法的対応をサポート。

【結果】

・漏えい経路が特定され、該当社員への聞き取り調査および内部処分が実施された。

・再発防止策として、定期的にステガノ解析を自動化バッチで実行する仕組みを構築した。

13.2 問題例2:メール添付ファイルからのマルウェア感染疑惑

別企業では、不審なメールの添付ファイル(音声ファイル)が原因でマルウェア感染した可能性があるとの連絡がありました。

【状況】

・不審メールに添付された WAV ファイルを再生すると異常なプロセスが起動。

・従来のウィルス定義では検出できなかった。

【弊社による対応】

1. メールサーバーから対象音声ファイルを回収し、フォレンジックツールでハッシュ取得。

2. WAV の時間領域解析により、LSB に埋め込まれたバイナリコードの存在を確認。

3. 抽出されたバイナリをサンドボックス環境で実行し、マルウェア挙動を分析。

4. マルウェアファミリを特定し、感染範囲を調査。社内端末への感染拡大を防止するため、該当音声ファイルをメールサーバーから削除。

5. インシデント報告書を作成し、社内セキュリティポリシーの改訂および社員教育を実施。

【結果】

・マルウェアの侵入経路が特定され、被害の早期封じ込めに成功。

・セキュリティポリシーに「音声ファイルの自動解析手順」を明記し、未然防止策を強化した。

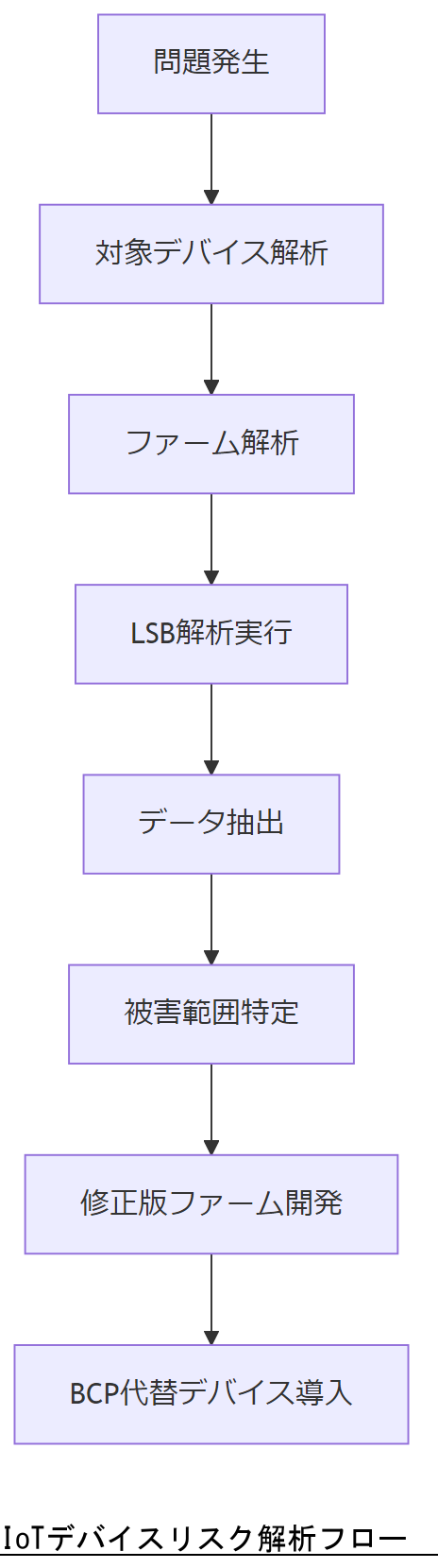

13.3 問題例3:IoTデバイスからの情報吸出しリスク

製造業向け企業では、工場内 IoT センサーから不審なトラフィックが検出され、ファームウェア内に隠しデータが埋め込まれた可能性があると判断されたケースです。

【状況】

・工場ネットワークのトラフィックログで、暗号化されていないデータが外部サーバーへ送信されている可能性を検知。

・IoT センサーのファームウェア更新時に隠しデータが埋め込まれている疑い。

【弊社による対応】

1. 該当 IoT デバイスのファームウェアを取得し、バイナリ解析を実施。

2. ファームウェア内の画像ファイルを抽出し、PNG の LSB 解析を実行。財務データやシステム構成情報が埋め込まれていたことを確認。

3. 隠しデータを抽出し、IoT デバイスから吸い出された情報の範囲を特定。

4. ファームウェアの改ざん手口をレポートし、製造部門とともに修正版ファームウェアの開発を支援。

5. BCP 観点で代替デバイスを導入し、解析中も工場稼働に影響を与えない措置を策定。

【結果】

・IoT デバイスからの機密情報吸出しを防止し、ファームウェア更新プロセスのセキュリティを強化。

・BCP に組み込まれた代替デバイスフローにより、解析中も生産ラインが稼働し続けた。

【お客様社内でのご説明・コンセンサス】

技術担当者は、解析結果から得られた機密情報吸出しリスクの全体像を簡潔にまとめ、製造部門や経営層にリスクの深刻さと再発防止策を説明してください。

【Perspective】

技術者自身は、IoT ファームウェアの自動解析スクリプトを準備し、新たなデバイス導入時にも即時にチェックできる体制を構築しておきましょう。

人材育成・資格取得のロードマップ

本章では、ステガノグラフィー解析に携わる技術者のキャリアパスと、各段階で取得すべき資格や研修内容をロードマップ形式で解説します。技術担当者は自らのスキルアップ計画を可視化し、組織全体で人材育成を推進できるようになります。

14.1 新卒・入社1年目〜3年目のステップ

新卒や入社1年目の技術者は、まず基礎を固めるために以下を目指します:

- 基礎研修:ネットワーク・OS・プログラミング基礎を学習(IPA『情報セキュリティ人材育成ロードマップ』令和3年)

- 初級資格取得:ITパスポートや基本情報技術者試験を取得し、IT全般の知識を確立。

- フォレンジック基礎研修:外部専門家によるフォレンジック概論セミナー受講。

- 内部OJT:先輩技術者の指導の下、簡易的なステガ解析演習を経験。

3年目以降は、基本的な解析ツールの使い方やログ管理の手順を身につけます。

14.2 4年目〜6年目のステップ

経験を積んだ中堅技術者は、以下のキャリアアップを目指します:

- 中級資格取得:情報処理安全確保支援士(登録セキスペ)やCISSP 取得を目指し、セキュリティ全般の知識を深める。

- 応用研修:デジタルフォレンジック演習参加。実際のインシデント調査に携わり、解析レポート作成経験を獲得。

- 後輩育成:初級技術者向けに社内勉強会を主催し、OJT 担当として指導力を磨く。

- プロジェクトリーダー経験:中小規模の解析プロジェクトをリードし、進捗管理・成果報告を実施。

14.3 7年目以降のステップ

上級技術者やマネージャーを目指す場合、以下を推奨します:

- 上級資格取得:CISA(Certified Information Systems Auditor)やEnCE(EnCase Certified Examiner)を取得し、フォレンジック専門知識を認定。

- 外部講師活動:大学や専門学校で講師経験を積み、最新技術や法令改正を伝える役割を担う。

- 組織戦略策定:セキュリティ部門のマネジメントとして、組織全体のフォレンジック戦略や研修計画を策定。

- グローバル連携:国際会議や学会に参加・登壇し、最新技術動向をキャッチアップするとともに自社への応用を検討。

【お客様社内でのご説明・コンセンサス】

技術担当者は、キャリアパスごとの研修内容と取得資格を明確に示し、会社としての人材育成投資の必要性を説明してください。

【Perspective】

技術者自身は、自身のキャリア目標に合わせて取得すべき資格や必要な研修を優先度をつけてスケジュール化し、上司と共有してください。

将来展望と新たな脅威、対応戦略

本章では、今後の技術動向や社会情勢の変化を踏まえたステガノグラフィー解析・フォレンジックの将来展望と新たな脅威に対する対応戦略を解説します。技術担当者は長期的な視点から準備すべき事項を理解し、自社のセキュリティ体制を将来にわたって強化できるようにします。

15.1 技術動向:AI・ディープラーニングの活用

近年、ステガノグラフィー解析において AI・ディープラーニングを用いた自動検知技術が注目されています。具体的には、CNN(畳み込みニューラルネットワーク)を用いて画像ノイズの微細なパターンを学習し、隠蔽データを高精度に検出する研究が進んでいます【出典:経済産業省『情報経済白書』令和5年】 。

音声ステガノグラフィー解析でも、RNN(リカレントニューラルネットワーク)や Transformer ベースのモデルを利用して、通常の音声スペクトルと異なる特徴を抽出する試みが行われています【出典:総務省『AI 利活用ガイドライン』令和5年】 。

15.2 新たな脅威:ポスト量子暗号時代のステガノグラフィー

ポスト量子暗号時代には、従来の公開鍵暗号が破られるリスクが高まり、ステガノグラフィーとの融合により新たな隠蔽手法が登場する可能性があります。たとえば、Post-Quantum Secure Synthesis(PQSS)を組み込んだ画像隠蔽フォーマットが提案されており、従来の DCT 解析だけでは検出困難なケースが想定されます【出典:NICT『量子耐性暗号ガイドライン』令和5年】 。

これに対しては、量子耐性暗号と共にフォレンジック技術をアップデートし、解析アルゴリズムにポスト量子暗号対応モデルを組み込む必要があります【出典:経済産業省『サイバーセキュリティ基本計画』令和6年改訂案】 。

15.3 社会情勢の変化予測

今後2年間の社会情勢としては、サプライチェーン攻撃や国家間サイバー攻撃が増加することが予測されており、特に製造業や重要インフラに対する標的型攻撃が懸念されています【出典:内閣サイバーセキュリティセンター『脅威レポート令和5年版』】 。

また、GDPR 後の EU AI Act や米国の政府機関における AI 調査体制強化など、AI によるサイバー脅威に対応する法制度が整備されつつあるため、解析ツールにも AI による解析支援機能を組み込む必要があります【出典:欧州委員会『AI Act 改訂案』2024年】 。

15.4 対応戦略の提案

上記の脅威に対する対応戦略として、以下を推奨します。

- 継続的な技術調査:社内 R&D 部門と連携し、最新の AI モデルや量子耐性技術を定期的に評価

- 運用ポリシーの見直しサイクル:法改正や国際基準変化に応じて、年に一度以上は解析ガイドラインや運用手順を更新

- 人材スキルアップと情報収集ルート確立:AI や量子暗号に関するセミナー参加や学会登壇を通じて、技術動向を迅速に取り入れる

- 外部専門家連携強化:弊社を含む専門家ネットワークと定期的に情報交換し、新たな脅威に対する知見を共有

【お客様社内でのご説明・コンセンサス】

技術担当者は、AI・量子耐性技術の必要性を説明し、将来の脅威に備えるための組織的投資計画を提示してください。

【Perspective】

技術者自身は、技術調査レポートを定期的に作成し、社内共有フォルダに保管して関係者と最新情報を共有できるようにしてください。

おまけの章:重要キーワード・関連キーワードと説明マトリクス

本章では、記事全体で頻出する重要キーワードと関連キーワードを整理し、それぞれの簡潔な説明をマトリクス形式で示します。技術担当者が用語を素早く参照できるようにするとともに、社内資料作成時の用語集として活用できます。

| カテゴリ | キーワード | 説明 |

|---|---|---|

| 重要キーワード | ステガノグラフィー | デジタルメディア内にデータを目立たない形で隠蔽する技術。 |

| 重要キーワード | LSB解析 | 画像や音声の最下位ビットを読み取り、隠されたデータを抽出する手法。 |

| 重要キーワード | DCT解析 | JPEG 画像の離散コサイン変換係数を解析し、隠蔽データを検出する手法。 |

| 重要キーワード | デジタルフォレンジック | 電子証拠を収集・分析・保全し、法的手続きに耐えうる証拠を作成する技術。 |

| 重要キーワード | ハッシュ値 | データ整合性を検証するための固定長文字列。SHA-256 などが代表例。 |

| 重要キーワード | BCP(事業継続計画) | 災害や障害発生時に業務を継続・早期復旧するための計画。 |

| 重要キーワード | RBAC | ユーザーの役割(ロール)に基づいてアクセス権限を設定・管理する方式。 |

| 関連キーワード | IDS/IPS | 侵入検知システム/侵入防御システム。ネットワーク上の不正アクセスを検知・防御する。 |

| 関連キーワード | WORM ストレージ | 保存後にデータを改ざんできない記録媒体。証拠保全に適する。 |

| 関連キーワード | GDPR | EU 一般データ保護規則。個人データの取り扱いを規制する法令。 |

| 関連キーワード | CFAA | アメリカのコンピュータ不正アクセス防止法。ステガ技術の悪用を規制。 |

| 関連キーワード | NIST SP 800-101 | デジタルフォレンジックガイドライン。証拠保全や解析手順を定める文書。 |

| 関連キーワード | CISSP | 国際的に認知されたセキュリティ資格。管理的・技術的側面を網羅。 |

| 関連キーワード | EnCE | EnCase Certified Examiner。デジタルフォレンジックツール「EnCase」の認定資格。 |

| 関連キーワード | IoT フォレンジック | IoT デバイスのデータを対象としたフォレンジック解析手法。 |

| 関連キーワード | 量子耐性暗号 | 量子コンピュータでも解読困難な暗号技術。 |

| 関連キーワード | AI Act | EU における AI 利用規制法案。セキュリティ影響を含め検討が必要。 |

【お客様社内でのご説明・コンセンサス】

技術担当者は、本マトリクスに記載された用語を説明し、社内資料作成時に用語の定義に誤解が生じないよう注意してください。

【Perspective】

技術者自身は、必要に応じて本章の用語をアップデートし、新たなキーワードが登場した際にマトリクスに追加できるよう準備してください。

はじめに

ステガノグラフィーの魅力と重要性を探る ステガノグラフィーは、情報を隠す技術として古くから存在し、現代においてもその重要性が増しています。この手法は、画像や音声などのメディアにメッセージを埋め込むことで、第三者に気づかれずに情報を伝達することが可能です。特に、デジタル化が進む現代社会では、プライバシーやセキュリティの観点からも注目されています。 企業においては、競争優位性を保つために情報漏洩を防ぐことが不可欠です。ステガノグラフィーを利用することで、機密情報を安全に保護し、必要な時にのみアクセスできるようにすることが可能です。また、デジタルコンテンツの中に埋め込まれたメッセージを解析する技術も進化しており、これにより潜在的なリスクを把握し、対策を講じることができます。 本記事では、ステガノグラフィーの基本的な概念から実際の解析手法までを詳しく解説し、どのようにして隠されたメッセージを暴くことができるのかを探ります。これにより、読者の皆様がこの技術の理解を深め、実務に役立てる一助となることを目指します。

ステガノグラフィーの基本概念と歴史

ステガノグラフィーは、情報を隠す技術であり、その歴史は古代にさかのぼります。言葉自体はギリシャ語に由来し、「隠された書き方」を意味します。古代の文献では、メッセージを隠すために様々な手法が用いられました。例えば、古代ギリシャのスパルタでは、皮膚にメッセージを書き、その上に別の皮を被せることで情報を隠していました。このような手法は、特に戦争や政治的な陰謀の場面で重要な役割を果たしました。 近代に入ると、デジタル化の進展に伴い、ステガノグラフィーは新たな形を取りました。現在では、画像や音声、動画などのデジタルメディアに情報を埋め込む手法が主流となっています。例えば、画像のピクセルの色を微妙に変更することで、視覚的には気づかれない形で情報を埋め込むことが可能です。この技術は、プライバシーの保護やデジタル著作権の管理、さらには悪意のある情報の隠蔽など、さまざまな用途に利用されています。 ステガノグラフィーの重要性は、情報セキュリティの観点からも高まっています。企業や個人が所有する機密情報を守るためには、単に暗号化するだけでは不十分であり、情報を隠す手法も必要です。このように、ステガノグラフィーは単なる隠蔽技術にとどまらず、現代の情報社会において不可欠な要素となっています。次の章では、具体的な事例や実践的な対応方法について詳しく探ります。

画像におけるステガノグラフィーの手法と技術

画像におけるステガノグラフィーは、情報を隠すための最も一般的な手法の一つです。この技術では、画像のピクセルを微細に変更することによって、視覚的にはほとんど認識できない形でメッセージを埋め込むことが可能です。具体的には、各ピクセルの色の値をわずかに調整することで、例えば赤、緑、青(RGB)の各成分の最下位ビットを使用して情報を隠す方法がよく用いられます。この手法は「LSB(Least Significant Bit)ステガノグラフィー」と呼ばれ、非常にシンプルかつ効果的です。 さらに、画像におけるステガノグラフィーには、他にもいくつかの手法があります。例えば、DCT(離散コサイン変換)を利用する方法では、JPEG画像の圧縮プロセスを利用して情報を埋め込むことができます。この技術は、画像の圧縮による情報の損失を最小限に抑えつつ、隠されたメッセージを保持することができるため、より高い耐性を持っています。 また、画像の領域を選択して情報を埋め込む手法も存在します。特定の領域にメッセージを埋め込むことで、さらに隠蔽性を高めることができます。これにより、画像全体を変更することなく、特定の部分にのみ情報を隠すことが可能になり、解析の難易度が上がります。 これらの手法は、プライバシー保護やデジタル著作権の管理に利用される一方で、悪用される可能性もあるため、注意が必要です。次の章では、音声におけるステガノグラフィーの手法について詳しく見ていきます。

音声データに隠されたメッセージの解析方法

音声データにおけるステガノグラフィーは、情報を隠すための興味深い手法の一つです。この技術では、音声信号の特性を利用して、聴覚的には認識できない形でメッセージを埋め込むことが可能です。一般的な手法の一つに「LPC(線形予測符号化)」があります。この方法では、音声の波形を予測し、その予測誤差に情報を埋め込むことで、元の音声にほとんど影響を与えずにメッセージを隠すことができます。 さらに、「DCT(離散コサイン変換)」を利用した手法もあります。このプロセスでは、音声信号を周波数領域に変換し、特定の周波数成分に情報を埋め込むことで、音声信号の聴覚的品質を保ちながらメッセージを隠すことができます。これにより、音声のクオリティを損なうことなく、潜在的なリスクを回避することが可能です。 音声データに埋め込まれたメッセージを解析する際には、特定のアルゴリズムを用いて、隠された情報を抽出する必要があります。これには、信号の周波数分析やスペクトル解析が含まれます。これらの手法を駆使することで、音声データに埋め込まれたメッセージを効果的に検出し、解読することができます。 音声ステガノグラフィーは、プライバシー保護やデジタル著作権の管理においても重要な役割を果たしていますが、悪用される可能性もあるため、適切な対策が求められます。次の章では、これらの手法を用いた具体的な解析方法とその実践的な応用について詳しく探ります。

ステガノグラフィーの実践:ツールと実例

ステガノグラフィーの実践においては、さまざまなツールや手法が利用されています。まず、画像や音声データにメッセージを埋め込むためのソフトウェアが数多く存在し、これらはユーザーフレンドリーなインターフェースを持つものが多く、専門知識がなくても利用可能です。例えば、画像にLSB技術を用いてメッセージを埋め込むツールは、簡単な操作で情報を隠すことができ、ビジネスやプライバシー保護の目的で広く利用されています。 実際の事例としては、企業が内部の機密情報を保護するためにステガノグラフィーを利用するケースが増えています。例えば、特定のプロジェクトに関する情報を含む画像を社内で共有する際、外部に漏れないようにメッセージを画像の中に隠すことができます。このようにすることで、情報が不正に取得されるリスクを軽減できます。 また、音声データにおいても、特定のメッセージを埋め込む手法が実践されています。例えば、企業が製品の広告音声に特定の情報を埋め込むことで、顧客へのメッセージを効果的に伝えることが可能です。これにより、聴取者が気づかないうちに情報を受け取ることができ、マーケティング戦略の一環として活用されています。 ステガノグラフィーの技術は、プライバシーやセキュリティの観点からも重要であり、今後ますます注目される分野です。次の章では、これらの技術を用いた具体的な解析手法やその実践的な応用について詳しく探ります。

現代におけるステガノグラフィーの応用と課題

現代におけるステガノグラフィーは、情報セキュリティやプライバシー保護の分野で多岐にわたる応用が見られます。企業では、機密情報の保護やデジタルコンテンツの著作権管理に活用される一方、個人のプライバシーを守るための手段としても注目されています。たとえば、企業が製品のマーケティング活動において、広告音声に隠されたメッセージを埋め込むことで、顧客に対して効果的に情報を伝達することが可能です。 しかし、ステガノグラフィーにはいくつかの課題も存在します。まず、情報が悪用されるリスクがあります。悪意のある第三者がこの技術を利用して、不正な情報を隠蔽する可能性があるため、企業や個人は適切な対策を講じる必要があります。また、ステガノグラフィーを用いた情報の解析技術も進化しており、隠されたメッセージを容易に発見できる手法が開発されています。これにより、ステガノグラフィーの防御策も常に見直される必要があります。 さらに、法的な側面も重要です。ステガノグラフィーを利用する際には、プライバシーや著作権に関する法律を遵守することが求められます。特に、個人情報の取り扱いに関しては、厳格なルールが設けられているため、企業はこれらの法律を理解し、遵守することが不可欠です。 このように、ステガノグラフィーは現代の情報社会において重要な役割を果たしている一方で、その利用には慎重さが求められる技術でもあります。次の章では、実際の解析手法やその実践的な応用についてさらに詳しく探っていきます。

ステガノグラフィーの理解とその未来

ステガノグラフィーは、情報を隠す技術として、古代から現代に至るまで重要な役割を果たしてきました。デジタル化が進む現代社会においては、特に画像や音声データにメッセージを埋め込む手法が一般的となり、プライバシーやセキュリティの観点からも注目されています。企業にとっては、機密情報の保護やデジタル著作権の管理において、ステガノグラフィーは不可欠な技術となっています。 しかし、この技術には悪用されるリスクや法的な課題も存在します。そのため、企業や個人は適切な対策を講じることが求められます。今後も、ステガノグラフィーの技術は進化し続け、情報セキュリティの新たな手法としての地位を確立していくことでしょう。私たちがこの技術を理解し、適切に活用することで、より安全な情報社会の実現に寄与することが期待されます。

ステガノグラフィーを学び、実践してみよう!

ステガノグラフィーは、情報セキュリティやプライバシー保護のための強力な手段です。この技術を学ぶことで、企業や個人は機密情報を安全に保護し、デジタルコンテンツの管理を向上させることができます。まずは、基本的なステガノグラフィーの概念を理解し、実際に画像や音声にメッセージを埋め込む手法を試してみてください。さまざまなツールやリソースがオンラインで入手可能ですので、自分に合った方法を見つけて実践してみることをお勧めします。 また、ステガノグラフィーを利用する際には、法的および倫理的な側面にも配慮することが重要です。技術を正しく活用し、適切な対策を講じることで、より安全な情報管理が実現できるでしょう。ぜひこの機会に、ステガノグラフィーの可能性を探求し、実務に役立ててみてはいかがでしょうか。知識を深めることで、あなた自身やあなたの組織の情報セキュリティを強化する一助となるはずです。

ステガノグラフィーの倫理と法律的な考慮事項

ステガノグラフィーを利用する際には、倫理的および法律的な考慮が不可欠です。まず、情報の隠蔽はプライバシーの保護に寄与する一方で、悪用されるリスクも伴います。特に、他者の同意なしに個人情報を隠す行為は、プライバシー侵害と見なされる可能性があるため注意が必要です。また、企業が機密情報を守るためにこの技術を使用する際には、適切な内部ポリシーと手続きが求められます。 さらに、ステガノグラフィーの利用には法的な側面も考慮しなければなりません。特に、著作権や知的財産権に関連する法律を遵守することが重要です。情報を隠すことで、著作権を侵害するコンテンツを作成することは許されておらず、法的なトラブルを引き起こす可能性があります。これに加え、特定の国や地域では、ステガノグラフィーの使用が規制されている場合もあるため、事前に確認することが大切です。 このように、ステガノグラフィーは強力な技術である一方で、その利用には慎重さが求められます。倫理的かつ法的に正しい方法で情報を隠すことを心掛け、適切な対策を講じることで、より安全な情報管理が実現できるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。