CHFI・EnCE・GCFAの選び方:最短で「取る順番」を決める

目的(監査/訴訟対応・侵害調査・ツール要件)を先に揃えると、学習が迷子になりにくくなります。

・侵害調査/IRの現場で、ログと端末の証跡を深掘りしたい

・EnCaseの指定があり、成果物の形式が決まっている

・フォレンジックの全体像(証拠保全・手順・報告)を体系化したい

# 最短ルート 現場の調査対象を1つに固定(端末 or サーバ or AD) IRで必要な成果物を先に書く(時系列・侵入経路・影響範囲) GCFA相当の到達点に必要なスキル差分だけを洗い出す 模擬問題で弱点だけ潰す(ログ・メモリ・タイムライン)

# 最短ルート 現場で使うEnCaseの版とワークフローを確認 収集→解析→報告のテンプレを手元で固定 典型ケースを1つ作り、操作を手順書に落とす 試験範囲に沿って「できる/できない」を埋める

# 最短ルート 証拠保全(チェーン・オブ・カストディ)を最初に固める 収集の「再現性」と「改変防止」を優先して練習 解析は深追いせず、報告の型を先に作る その後に現場要件でEnCE/GCFAへ寄せる

# 迷いにくい順番の決め方 ツール指定がある → EnCEを先 IRで深掘りが必要 → GCFAを先 まず基礎の型が欲しい → CHFIを先 取った後は「現場の案件」で必ず復習して定着

# 1分チェック(迷いを減らす) ・現場の役割は何か(監査/訴訟対応・IR・内部不正) ・成果物の形式は決まっているか(報告書・証拠保全手順) ・更新/維持の負担を許容できるか(CPE/再認定) ・ツール縛りはあるか(EnCase指定の有無) ・取り扱うデータは本番か(権限・ログ・証拠の保全)

- 資格名で選び、現場要件(ツール指定・監査要件)とズレて学習が遠回りになる

- 更新・維持の負担を見落として、途中で継続できなくなる

- 証拠保全の型が固まらず、報告の説得力が弱いままになる

- 本番データに触れて影響範囲が広がり、復旧や監査対応が長引く

・IRの深掘りが必要か、基礎固めが先かで迷ったら。

・EnCase指定の有無が確認できない。

・更新要件や維持コストの見積もりができない。

・職場の権限やログの扱いが不安で迷ったら。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に情報工学研究所へ無料相談すると早く収束しやすいです。

・学習の優先順位(どれを先に取るか)が決めきれないで迷ったら。

・フォレンジックの手順が社内規程と合うか診断ができない。

もくじ

- 障害対応の夜に「証拠」は待ってくれない──現場エンジニアのフォレンジックあるある

- 資格は“肩書き”ではなく「再現性ある調査手順」を買うための仕様書

- CHFI:広く一通りをカバーする“入門の強み”と、現場でハマる落とし穴

- EnCE:EnCase前提のワークフローが武器になる場面/ならない場面

- GCFA:メモリ・ログ・タイムラインで「攻撃者の手順」を読む設計思想

- GCFE/GCIH/CISSPなど:役割(IR/SOC/監査)で効く“周辺資格”の整理

- 比較の軸をコード化する:難易度×費用×守備範囲×市場価値をスコアリング

- 学習ルート最適化:ラボ環境・演習素材・勉強時間を「技術負債」にしない

- 取得後に差がつく運用:証拠保全とチェーン・オブ・カストディ、報告書の型

- 結論:あなたの職種別おすすめと、最短の一歩(無料相談で棚卸し)

【注意】本記事は、CHFI・EnCE・GCFAなどのフォレンジック資格/認定について、公式に公開されている情報と一般的な実務観点をもとに整理した情報提供です。試験要件・出題範囲・受験方式・必要スキルは改定されることがあり、また最適な選択は「担当ロール(IR/監査/法務連携)」「システム構成(クラウド/オンプレ/EDR)」「契約上の要件(証拠保全・報告書)」「インシデントの性質」によって変わります。重要案件では、一般論だけで判断せず、個別案件として情報工学情報工学研究所の様な専門家に相談してください。

障害対応の夜に「証拠」は待ってくれない──現場エンジニアのフォレンジックあるある

深夜、アラートが鳴って、Slackが動いて、オンコールが起きる。ログは伸び続け、ディスクはローテートし、クラウドの一時領域は消える。そこで「原因究明を急ぎたい」のに、同時に「証拠保全も崩したくない」。この相反を、現場はいつも“ダメージコントロール(被害最小化)”しながら進めています。

でも、現実はこうなりがちです。

- 復旧を優先してサービスを戻した結果、後で「侵入経路が確定できない」

- ディスク容量が厳しくてログを間引いた結果、タイムラインが欠ける

- 関係者が増えて、誰が何を触ったか説明できない(チェーン・オブ・カストディが曖昧になる)

- 「それ、法務・監査に耐える?」と聞かれて、言語化がつらい

心の会話:現場が一番イヤなのは「あとから責められる」構図

「今はサービス戻すのが先。調査は後でも…って言われるけど、ログは後では取れないんだよな。」

「“その操作、証拠汚染じゃない?”って言われる未来が見える。けど、止めたら売上が落ちる。」

こういうモヤモヤは自然です。フォレンジックは“正しさ”だけで回りません。可用性・事業継続・契約責任・法的リスクの中で、温度を下げつつ(クールダウンしつつ)やるべきことを選ぶ仕事です。

なぜ資格の話が、結局「現場の安心」につながるのか

ここで資格の話に入る理由はシンプルです。資格は、肩書きのためというより「手順の再現性」と「説明責任」を買うものだからです。

たとえば、NISTのガイドは、インシデント対応にフォレンジック技法を統合する目的・考え方・実務上の勘所を、IT組織向けに整理しています。つまり「調査は属人芸ではなく、工程として扱える」という前提がある。

この“工程として扱う”を、自分の現場に落とし込みやすくするのが、資格学習の価値です。ログの取り方、証拠の扱い、レポートの書き方──このあたりが「なんとなく」から「言語化された型」になります。

伏線:資格選びは「案件の要求仕様」から逆算すべき

次章以降で、CHFI・EnCE・GCFAなどを比較しますが、結論を先に匂わせるならこうです。

資格は“どれが上”ではなく、“あなたの案件が求める仕様”に合うかどうか。

そして、その仕様はだいたい次の4つで決まります。

- 誰に説明するのか(現場、経営、顧客、監査、法務)

- どこまで証拠として耐える必要があるのか(内部調査/対外説明/訴訟対応)

- 対象が何か(Windows端末、サーバ、クラウド、EDR、メール、モバイル)

- 使えるツールが何か(EnCaseなどの特定ツール前提か、汎用DFIRか)

この“仕様”を言語化できると、資格選びは急にブレなくなります。逆に言うと、仕様が曖昧なまま資格だけ取ると、学習コストが「増えただけ」になりがちです。

資格は“肩書き”ではなく「再現性ある調査手順」を買うための仕様書

プログラマー目線で言うと、資格の価値は「ライブラリのREADME」や「設計ドキュメント」に近いです。

誰が実行しても同じ結果に寄せるために、前提・手順・アウトプット形式が整理されている。資格学習は、その整理された“型”を自分の頭と手にインストールする作業です。

資格で得られるものを、実務の成果物に変換する

フォレンジックの現場で評価されるのは、だいたい次の3点です。

| 評価されるもの | 現場の成果物 | 資格学習で鍛えやすい領域 |

|---|---|---|

| 再現性 | 調査手順書、採取手順、実施ログ | 証拠取得→検査→分析→報告の工程化 |

| 説明責任 | 報告書(タイムライン、根拠、限定条件) | 根拠の示し方、判断の言語化 |

| 運用適合 | フォレンジック準備(forensic readiness)、ログ設計 | 平時からの備え、エスカレーション設計 |

EC-Councilは、CHFIの位置づけとして、調査のプロセスや証拠の取り扱い、手順の整備(フォレンジック準備/forensic readiness)に触れています。つまり「調査できる人」だけでなく「調査できる組織」に寄せる発想がある。

伏線:CHFI / EnCE / GCFAは、そもそも“設計思想”が違う

ここが重要です。資格ごとに“強い場所”が違います。

- CHFI:広くデジタルフォレンジックのプロセスと、証拠の扱い・調査手順の全体像を固めやすい(入門〜体系化の強み)

- EnCE:EnCase Forensicを使った調査の作法と、ツール前提の実務フローに強い(ツール標準の組織で効く)

- GCFA:高度なインシデント調査・侵害分析・攻撃者の痕跡、アンチ・フォレンジック等の「攻撃を読み解く」方向に寄る(深掘り寄り)

つまり、同じ“フォレンジック”でも、対象(ツール中心か、DFIR中心か、プロセス中心か)が違う。ここを混同すると、「頑張って取ったのに案件に刺さらない」が起きます。

心の会話:現場が欲しいのは、結局「揉めない進め方」

「資格があれば偉い、じゃなくてさ。調査の進め方を“揉めない形”で決めたいんだよね。」

「“誰が何をやるか”が曖昧だと、障害のたびに社内調整が地獄。」

そうなんです。資格の価値は、技術だけでなく“合意形成の材料”にもなります。調査に必要な権限、ログ保全の保存期間、外部提出の粒度。これを契約・運用に落とすとき、型があると強い。

株式会社情報工学研究所のように、データ復旧・インシデント対応・BCPや機密保持を横断して支援できるチームは、この「技術→運用→契約」の接続まで含めて設計します。終盤でこの話に戻します。

CHFI:広く一通りをカバーする“入門の強み”と、現場でハマる落とし穴

CHFI(Computer Hacking Forensic Investigator)は、EC-Councilが提供するデジタルフォレンジック系の資格で、デジタルフォレンジック調査の知識・手順・証拠の扱いなど、全体像に寄った設計になっています。EC-Council自身も、インシデントのトリアージや調査プロセス、証拠の扱い、組織としてのフォレンジック準備(forensic readiness)といった観点を明記しています。

CHFIを取るメリット:現場の「説明」を前に進められる

CHFIの良いところは、フォレンジックを“個人スキル”ではなく“作業工程”として押さえやすい点です。たとえば次のような場面で効きます。

- 「何をどの順で取るか」を、手順として社内に落とす(属人化しにくい)

- インシデント初動で、調査・復旧・報告の衝突を減らす(被害最小化に寄せる)

- 監査・法務・顧客説明の前に、最低限の“言い方”と“根拠の持ち方”を整える

特に、これからDFIRを仕事に取り込むSRE/情シス/サーバサイドエンジニアにとっては、「やることの全体像」を掴む意味が大きいです。NISTのように、フォレンジック工程をIT組織向けに整理したガイドもあり、考え方としてはここに接続できます。

CHFIの“落とし穴”:資格だけではツール運用・現場実装が埋まらない

一方で、CHFIを取った人が現場で詰まりがちなのは、ここです。

- ログ設計が弱い:必要なログがそもそも残っていない(保持期間・粒度・同期)

- 権限設計が弱い:調査に必要な権限が平時に整理されていない(緊急時に揉める)

- クラウド前提の差:SaaS/クラウドの証跡は「取れるもの・取れないもの」が契約で決まる

- 報告書の要件差:内部報告・顧客報告・法務対応で、同じ書き方が通らない

つまり、資格で“型”は手に入るけれど、あなたの組織のシステム構成と契約に合わせて「実装」しないと、現場の負担は減りません。

心の会話:資格は取った。でも“運用の穴”が残っている

「資格の勉強は分かった。で、今夜のインシデントで何からやる?」

「ログが足りないのは分かった。けど、来週までに直せるのはどこ?」

ここで必要なのは、資格の知識を“運用のバックログ”に変換する作業です。たとえば、ログの保持期間をBCPの一部として明文化する、証拠取得の手順を権限設計に落とす、クラウドの監査ログを契約条項とセットで整理する──こういう「社内調整・対人」を含む設計が要ります。

株式会社情報工学研究所が支援するときは、この変換(資格知識→運用設計→契約・報告まで)をセットで行い、現場が“無理なく回る形”に落とし込みます。ここは後半で具体化します。

EnCE:EnCase前提のワークフローが武器になる場面/ならない場面

EnCE(EnCase Certified Examiner)は、EnCaseを軸にした調査フローを、一定の品質で回すための認定です。OpenText(EnCaseの提供元)は、EnCEを「法執行機関と企業コミュニティの双方で、深いコンピュータ・フォレンジック知識の象徴として認識される」と説明しています。

ここで押さえたいのは、EnCEの価値は“一般論”というより「ツール運用とワークフロー」の話に寄る、という点です。言い換えると、EnCaseが標準ツールとして組織に根付いているほど、投資対効果が跳ねます。

公式に示されている要件が示唆するもの:経験 or 体系的トレーニング

OpenTextの案内では、EnCEの要件として「認定されたフォレンジックトレーニング 64時間(CPE hours)を受講」または「コンピュータ・フォレンジックの実務経験12か月」が挙げられています。

この要件が意味しているのは、EnCEは“知識の暗記”よりも、現場での調査手順(証拠取得→解析→報告)を、ツールに沿って運用できることを重視しやすい、ということです。

EnCEが刺さる現場:ツールを「標準工程」にしている組織

EnCEが強いのは、次のような状況です。

- 社内標準ツールがEnCaseで、手順書・テンプレ・教育がEnCase基準で整備されている

- 調査案件が継続的にあり、調査メンバーの入れ替わりがある(工程の均質化が重要)

- 報告書やエビデンス提示が“形式要件”を持つ(監査・法務・顧客説明の比重が高い)

こういう組織では、資格が“個人の飾り”ではなく「運用品質の担保」として機能します。現場としては、インシデントが起きたときの議論を過熱させずに(空気を落ち着かせて)「まずこの工程で進めよう」と言えるのが強い。

刺さりにくい現場:ツールが多様、またはクラウド中心で証跡が分散

一方で、EnCEが相対的に刺さりにくいのは、こういうケースです。

- EDR、クラウド監査ログ、SaaSの監査ログが主戦場で、端末イメージ解析が“主役”ではない

- 組織として特定ツールに寄せず、案件ごとにツールが変わる(ベンダーニュートラルな型が欲しい)

- 予算や調達の都合で、ツール標準化そのものが難しい

もちろんEnCase自体が活躍しない、という意味ではありません。ポイントは「あなたの案件の要求仕様」が、EnCase中心の工程にどれだけ寄っているか、です。

伏線:ツール中心の資格は、契約と体制設計とセットで“本領”を発揮する

EnCEのようなツール寄り資格が最も強くなるのは、実は“技術”だけではなく、契約と体制が噛み合ったときです。

- 証拠保全の範囲(端末/サーバ/クラウド)と保全手順が、委託契約・社内規程に落ちている

- 調査の権限(管理者権限・ログ閲覧権限・端末回収の手続き)が、平時から決まっている

- 報告書の粒度(内部向け/顧客向け/法務向け)が、テンプレ化されている

この状態まで整うと、インシデント時の“社内調整・対人”が減り、対応が軟着陸しやすくなります。終盤で、この「一般論の限界」と「個別案件での設計」の話に接続します。

GCFA:メモリ・ログ・タイムラインで「攻撃者の手順」を読む設計思想

GCFA(GIAC Certified Forensic Analyst)は、GIAC(SANS系の認定団体)が提供する上級寄りのDFIR資格です。GIACの公式説明では、GCFAは「正式なインシデント調査を行い、内部/外部のデータ侵害、APT、攻撃者のアンチ・フォレンジック、複雑なデジタル・フォレンジック案件を扱う」ためのスキルに焦点を当てる、とされています。

ここで大事なのは、GCFAは単に“証拠を取る”だけではなく、「侵害を説明できる形で再構成する」ことに比重がある点です。現場的には、復旧を進めつつも、事実関係を収束させていく(議論の温度を下げる)ための武器になります。

GCFAが強い場面:侵害調査で「何が起きたか」を確定したい

たとえば、次のような状況でGCFAの考え方が刺さります。

- アラートは多いが、侵害範囲が確定できず、封じ込めの判断が遅れる

- 端末・サーバ・クラウドの証跡が点在し、「一本のタイムライン」にできない

- 攻撃者が痕跡を消している疑いがあり、ログの“欠け”を前提に推論が必要

こういうとき、フォレンジックは“原因究明”だけでなく「次の対策を決めるための根拠づくり」です。封じ込め範囲、パスワードリセットの範囲、再発防止の優先順位──意思決定の材料を揃えるために、調査の設計思想が必要になります。

「型」を持つ意味:インシデント対応とフォレンジックを統合する

NIST SP 800-86は、フォレンジック技法をインシデント対応に統合するための実務的ガイドとして、IT視点でのフォレンジックを扱っています。

この“IT視点”が重要で、法執行機関の手続きだけを真似ても、事業側の要件(可用性・復旧・期限)に合わないことが多い。GCFAのようなDFIR寄りの学習は、まさにここを埋める方向に働きます。

心の会話:現場は「正しさ」より「説明できる根拠」を求められる

「侵入されたかどうか、正直グレー。でも“グレーです”って報告は通らないんだよな。」

「じゃあ、どこまでやれば“やり切った”と言える?証拠は何?」

この問いに答えるには、技術だけでなく“調査の設計”が必要です。どの証跡を優先し、どの仮説を検証し、どこで結論を出すか。ここが曖昧だと、調査が長期化し、現場が疲弊します。

伏線:GCFAは強いが、万能ではない──「守備範囲」と「役割分担」が鍵

GCFAは強いです。ただし、全員がGCFAを目指すのが正解、ではありません。なぜなら、現場に必要なのは「個人の強さ」より「チームとしての被害最小化(ダメージコントロール)」だからです。

そこで次章では、GCFEやGCIH、CISSPなど“周辺資格”を、役割(IR/端末解析/統制)で整理します。資格を「人材ポートフォリオ」として設計する、という話に進めます。

GCFE/GCIH/CISSPなど:役割(IR/端末解析/統制)で効く“周辺資格”の整理

フォレンジック資格を比較するとき、つい「どれが一番すごいか」で考えがちです。でも、現場の成功確率を上げるのは、役割分担が噛み合ったチームです。

GIAC自身も、DFIR領域の資格群が「侵害の検知、侵害の発生時期と経路の特定、攻撃者が取った/変えたものの理解、封じ込めと復旧」を支える能力の証明である、と説明しています。

GCFE:Windows端末の“いつもの現場”を強くする

GCFE(GIAC Certified Forensic Examiner)は、Windowsシステムからデータを収集・分析する中核スキルに重点を置き、eDiscovery、証拠取得、ブラウザ・フォレンジック、ユーザー/アプリ活動の追跡、報告などを含む「典型的なインシデント調査」を扱う、と公式に説明されています。

そしてSANS側のコース情報でも、Windows Forensic Analysis(FOR500)がGCFEの基礎コースであることが明記されています。

現場の比率として、端末(特にWindows)の証跡が主戦場になりやすい組織は多いです。ここを固めると、インシデント時の初動が“空気を落ち着かせる”方向に働きます。端末由来の根拠が揃うと、会議が感情論になりにくいからです。

GCIH:攻撃を受けた瞬間の対応を、手順として回す

GCIH(GIAC Certified Incident Handler)は、検知・対応・解決を行う能力を検証し、一般的な攻撃手法やベクタ、ツールを理解したうえで、防御と対応を行う知識を持つ、と説明されています。

またSANSのSEC504は、Windows/Linux/クラウドを横断して、脅威の検知・対応・無力化に必要なスキルを扱う“主力のインシデントハンドリングコース”として紹介されています。

「復旧を急ぎたい」局面では、まずGCIH的な“初動の型”が効きます。たとえば、封じ込めの判断、ログと証拠の確保、関係者の動きの整理(誰が何をするか)──ここが整うと、後続のフォレンジックが進めやすくなります。

CISSP:調査“そのもの”より、統制・設計・説明責任を支える

CISSPは、セキュリティプログラムを設計・実装・管理できることを示す資格として位置づけられ、試験は8ドメイン(例:Security and Risk Management、Security Operations、Software Development Securityなど)で構成され、ドメインごとの比重も公開されています。

また、必要な実務経験が「8ドメインのうち2つ以上にまたがること」といった形で示されています。

フォレンジックの現場では、「調査できる」だけでは勝てません。契約、監査、規程、ログ保持、権限設計、外部委託の境界──ここを整える“統制側の筋肉”がないと、毎回インシデントが炎上/クレーム対応になりやすい。CISSP系の視点は、この部分の歯止めになります。

伏線:次にやるべきは「比較軸のコード化」

ここまでで見えてきたのは、資格ごとに“強い役割”があることです。次章では、CHFI/EnCE/GCFA/GCFE/GCIHなどを、難易度・費用・守備範囲・市場価値・現場適合で比較できるように、「評価軸をコード化」します。

そして終盤では、一般論だけでは決められない“案件要件”に戻り、株式会社情報工学研究所へ相談する価値(個別の契約・体制・システム構成に落とす価値)を、押し売りではなく自然に繋げます。

比較軸を「コード化」する:CHFI/EnCE/GCFAを“案件要件”にマッピングする

ここまでの伏線を回収します。資格は「どれが偉いか」ではなく、「あなたの案件要件を、どの手順と成果物で収束させたいか」で選ぶのが合理的です。特にフォレンジックは、調査対象(端末/サーバ/クラウド)、目的(侵害範囲の確定/法務対応/監査対応)、制約(止められないレガシー、限られた人員)で“最適解”が変わります。

まずは要件を分解する:現場で必ず揉める3点

- スコープ:何を証拠として扱うか(ディスク/メモリ/ログ/SaaS監査ログ)

- ゴール:何をもって「結論」とするか(再発防止の優先順位/法務の説明責任/監査指摘の解消)

- アウトプット:誰に何を出すか(役員向け要約/技術詳細/顧客説明/裁判・係争向け)

この3点が曖昧だと、調査は長引き、議論が過熱しがちです。逆にここが定義できると、必要な資格・スキルが見えます。

資格を「役割」で並べる(比較表)

| 資格 | 主に強い領域(要旨) | 現場での使い所 |

|---|---|---|

| CHFI | デジタルフォレンジック調査の知識+フォレンジック・レディネス(証拠取り扱い・手順整備) | 「手順と証拠の扱い」を組織に定着させ、IRを軟着陸させたい |

| EnCE | EnCase中心の調査ワークフロー(ツール運用・実務工程) | EnCaseが標準ツールの組織で、調査品質の均質化と説明責任を強化したい |

| GCFA | 侵害調査・高度なIR(APT/アンチ・フォレンジックを含む) | 侵害範囲を「一本のタイムライン」にして収束させたい/難しい案件を扱う |

| GCFE | Windows端末の典型調査(eDiscovery、証拠取得、ブラウザ解析、活動追跡) | 端末起点のインシデントが多い組織で、初動の精度を上げたい |

| GCIH | インシデント対応(検知→対応→解決、攻撃手法の理解と実務) | 「まず封じ込めと復旧」を崩さず、対応を沈静化させたい |

| CISSP | 統制・設計・運用(8ドメインの体系:リスク、運用、SDLCなど) | 規程・契約・ログ保持・権限設計まで含めて再発防止を回したい |

CHFIは「フォレンジック調査を回すための知識・スキル」と「フォレンジック・レディネス(手順・証拠取扱い・IRとの接続)」を掲げています。

EnCEは「64時間の認定トレーニング」または「12か月の実務経験」といった要件が示され、運用に足場がある資格です。

GCFAは「侵害調査」「APT」「アンチ・フォレンジック」など高度なIRシナリオを含む、と明確に書かれています。

GCFEはWindows中心の証拠取得・解析・報告・ブラウザ解析など「典型的な調査」を扱う、と説明されています。

GCIHは「検知・対応・解決」を担う能力の検証で、攻撃手法・ベクタ・ツール理解も含む、とされています。

CISSPは8ドメイン構成と比重(例:Security and Risk Management 16%など)が公式に公開されており、統制・設計の体系を学ぶ入口になります。

心の会話:結局「うちに必要なのはどれ?」

「全部やれって言われても、現場は回らないんだよな。」

この感覚は正しいです。だからこそ次章では、プログラマー/SREが“運用を増やさずに”強くなるための、現実的な取得順(ロードマップ)に落とします。

おすすめ取得ロードマップ:運用を増やさず「調査の再現性」を上げる順番

プログラマー/SREの現場感で言うと、最初に欲しいのは「機能」より「再現性」です。障害でも侵害でも、再現性がないと議論が収束しません。ここでは、チームに還元しやすい順に並べます。

Step 1:GCIH(または同等のIR体系)で“初動の型”を入れる

インシデント対応は、最初に判断ミスをすると被害が拡大します。GCIHは検知・対応・解決の実務能力を扱い、攻撃手法やツール理解も含むとされています。

学習経路としては、SANS SEC504が「Windows/Linux/クラウドを横断して、検知・対応・無力化のスキル」を身につける旗艦コースとして説明されています。

- 封じ込めの判断(どこまで止めるか/止めないか)

- 証拠確保の最小セット(何を残すと後で戦えるか)

- 関係者の動き(誰が何をいつやるか)

この“型”が入ると、現場の空気を落ち着かせやすくなります。対応が「思いつき」から「手順」になるからです。

Step 2:GCFEでWindows端末の「典型パターン」を固める

端末起点の事故(フィッシング、マルウェア、内部不正など)は今も多いです。GCFEはWindowsシステムからの証拠取得・解析・報告・ブラウザ解析・活動追跡などを含む「典型的な調査」を扱う、と明記されています。

またSANS FOR500は「GCFEを目指す人の基礎コース」と説明されています。

ここを固めるメリットは、ログやアーティファクトの“見方”が揃い、チーム内の意思決定が速くなることです。

Step 3:GCFAで「高度な侵害調査」と“欠けたログ”に耐える

侵害調査は、理想どおりログが残っているとは限りません。GCFAは、侵害調査やAPT、アンチ・フォレンジックなどを含む高度なシナリオを扱う、とされています。

「侵害範囲を確定できない」「痕跡が消されている疑いがある」局面で、タイムライン思考や仮説検証の筋肉が効いてきます。

Step 4:環境が合えばEnCE/組織整備ならCHFI/統制ならCISSP

- EnCE:EnCase運用が前提の組織で、工程を標準化したい(要件にトレーニングor実務経験がある)

- CHFI:手順、証拠の扱い、フォレンジック・レディネスまで含めて“組織を整える”

- CISSP:規程・契約・権限設計・ログ保持など、説明責任の土台を作る(8ドメインの体系)

ポイントは「個人の学習」だけで終わらせず、社内手順・契約・ログ保持に還元できる順に積むことです。

取得メリットを“成果”に変える:フォレンジック・レディネスと契約・BCPの接続

資格を取っても、現場が楽にならないケースがあります。原因は単純で、「調査スキル」と「調査を回せる組織設計」が分離しているからです。ここをつなぐ概念がフォレンジック・レディネスです。

CHFIが示す方向性:レディネス→証拠取扱い→IRへ

CHFIは、デジタルフォレンジック調査のスキルだけでなく、組織をフォレンジック・レディネスの状態に近づけることを掲げています。

またCHFIのブループリント(試験範囲の資料)には、フォレンジック・レディネス、フォレンジック・レディネスと事業継続、レディネス計画、インシデントレスポンスなどのトピックが含まれています。

つまりCHFIは「調査のやり方」だけではなく、「調査ができる前提条件(証拠・手順・連携)」を扱う方向にある、という読みができます。

レディネスが効く“実務ポイント”(現場の摩擦を減らす)

- ログ保持:保持期間、改ざん耐性、時刻同期(NTP)、検索性(現場が探せる)

- 権限:誰がどのログにアクセスできるか、緊急時の昇格手順

- 証拠保全:端末回収のルール、イメージ取得の手順、保管(チェーン・オブ・カストディ)

- 外部委託:委託範囲、秘密保持、成果物の定義、再委託、責任分界

これらが決まっているだけで、インシデント時の社内調整が減り、対応がクールダウンします。「誰が何をできるの?」で時間を溶かさないからです。

一般論の限界(ここから先は“個別案件”)

ただし、ここから先は一般論だけでは決められません。たとえば「ログ保持を延ばす」ひとつ取っても、

- 個人情報・機微情報の扱い(取得・保管・閲覧の統制)

- ストレージコストと検索性能

- クラウド/SaaS側の仕様(保持上限、エクスポート制約)

- 監査・法務が求める成果物

が絡みます。ここを“場当たり”で決めると、後で説明責任が破綻します。

だから終章では、資格比較の最終的な帰結として、「専門家に相談する価値」を押し売りではなく、自然に結論づけます。

帰結:資格は「個人のバッジ」ではなく、“説明責任のインフラ”になる

ここまでの一本線をまとめます。

- 書き出し:現場は「また新しいツール?運用が増えるだけでは?」と疑う

- 伏線:でも本当に苦しいのは、障害や侵害が起きた時に「再現性がなく、結論が出ない」こと

- 帰結:資格は暗記ではなく、調査の再現性と説明責任を“インフラ化”するための手段

GCIHで初動を整え(検知→対応→解決)、、GCFEで端末調査の型を揃え(Windows中心の典型調査)、、GCFAで高度な侵害調査に耐える(APTやアンチ・フォレンジックまで含む)。環境が合えばEnCEでツール運用の品質を上げ、、CHFIやCISSPで組織設計(レディネス/統制)まで接続する。

「資格を取ったのに現場が楽にならない」ケースの共通点

- 調査の範囲(スコープ)とゴールが決まっていない

- ログ保持・権限・証拠保全が、平時に設計されていない

- 外部委託の成果物(何をもって完了か)が契約に落ちていない

つまり、一般論としての資格比較だけでは、最後の一手が決まりません。ここが「一般論の限界」です。

次の一歩:悩みが“具体”になった瞬間に、相談した方が早い

もし読者がいま、次のような具体論で詰まっているなら、専門家に相談する価値が出ます。

- 「止められない」レガシー環境で、証拠確保と復旧を両立させたい

- クラウド/SaaS監査ログを含めた調査範囲を、契約と手順に落としたい

- 社内の説明責任(監査・法務・顧客説明)に耐える報告書と根拠を整えたい

株式会社情報工学研究所では、データ復旧・システム設計保守・機密保持/情報漏洩対策・BCPといった領域をまたいで、案件の要件定義(何を証拠とし、どこまでを調査し、どんな成果物を出すか)から一緒に設計できます。一般論の“資格の比較”を、あなたの現場の“実装可能な手順”に変換したいとき、無料相談という形で切り出すのが一番安全です。

付録:現在のプログラム言語各種における「フォレンジック/IR上の注意点」

最後に、プログラマー目線で“落とし穴”を列挙します。ここは言語そのものの優劣ではなく、事故が起きたときに証跡・再現性・説明責任へ影響しやすい点です(実装・OS・ミドルウェア・運用で変わります)。

C / C++

- 未定義動作やメモリ破壊が「再現性を壊す」ことがある(同じ入力でも結果が揺れる)。

- コアダンプ取得・シンボル管理・ビルドIDの運用が弱いと、解析が“推測”に寄る。

- 依存ライブラリの更新履歴(SBOM相当)を持たないと、脆弱性影響範囲が確定しにくい。

Rust

- 基本はメモリ安全寄りだが、unsafe境界の設計次第でリスクは残る(どこがunsafeかを説明できる状態にしておく)。

- ビルド再現性(依存クレートの固定、ビルド環境の固定)をしないと、事故時に「同一バイナリを再生成できない」問題が起きる。

Go

- 単一バイナリ運用は強いが、ビルドフラグや依存の固定が曖昧だと再現性が落ちる。

- 並行処理(goroutine)由来のタイミング問題で、ログだけでは因果が追えないことがある(相関ID/トレースが重要)。

Java / Kotlin(JVM)

- JVMの設定(GC、JIT、ヒープ、スレッドダンプ)を平時から取れるようにしておくと、障害・侵害時の説明が速い。

- 依存(Maven/Gradle)と配布物(jar)の整合性が崩れると、改ざん疑義や再現性の議論が長引く(署名やハッシュ運用が効く)。

C#(.NET)

- WindowsイベントログやETWなど、OS側の証跡と合わせて読む設計にすると、調査が収束しやすい。

- NuGet依存の棚卸しが弱いと、サプライチェーン起点の影響範囲が読めない。

JavaScript / TypeScript(特にNode.js)

- 依存(npm)のツリーが巨大になりやすく、事故時に「どの依存が入口か」が追いにくい。ロックファイルと改ざん検知(ハッシュ)が重要。

- ビルド成果物(minify/ソースマップ)の扱いを誤ると、事後解析で「元コードに戻れない」ことがある。

Python

- 仮想環境(venv/poetry)と依存固定が曖昧だと、同一環境を再現できず、調査・復旧が長期化する。

- 動的実行(eval等)やシリアライズ(pickle等)は、事故時に説明が難しくなりやすい。禁止・制限の方針を決めておくと良い。

PHP

- 共有サーバー運用では、ログ保持・権限分離・WAF設定など“周辺要件”の影響が大きい。アプリだけ直しても収束しないことがある。

- フレームワーク更新とプラグイン更新の整合が崩れると、改ざん疑義の切り分けが難しくなる。

Ruby

- Gem依存の固定と、実行環境(Rubyバージョン、ネイティブ拡張)の再現性が弱いと、障害の再現・説明が難しい。

Shell / PowerShell

- 運用スクリプトは「便利」だが、権限とログが薄いと調査不能になりやすい。実行履歴・監査ログ・変更管理が重要。

- 事故時に“何がいつ実行されたか”を説明できるよう、コマンドログ・ジョブ管理・署名を検討する。

SQL(言語というより運用)

- 監査ログ(誰が何をいつ読んだ/書いた)の有無で、内部不正の調査難易度が激変する。

- アプリログとDB監査ログを相関できないと、結論が出にくい(相関ID、時刻同期)。

まとめ:言語の話に見えて、実は「再現性・証跡・説明責任」の設計

ここまで挙げた注意点は、結局のところ「ログ・依存・ビルド再現性・権限・監査」という運用設計に集約されます。一般論としては語れても、最適解はシステム構成・契約・データ種別・監査要件で変わります。

もし「うちの場合はどう設計すべき?」という具体論に入った時点で、株式会社情報工学研究所のように、復旧・セキュリティ・運用設計をまたいで整理できる専門家へ相談するのが、結果的に被害最小化(ダメージコントロール)につながります。

比較軸を「コード化」する:CHFI/EnCE/GCFAを“案件要件”にマッピングする

ここまでの伏線を回収します。資格は「どれが偉いか」ではなく、「あなたの案件要件を、どの手順と成果物で収束させたいか」で選ぶのが合理的です。特にフォレンジックは、調査対象(端末/サーバ/クラウド)、目的(侵害範囲の確定/法務対応/監査対応)、制約(止められないレガシー、限られた人員)で“最適解”が変わります。

まずは要件を分解する:現場で必ず揉める3点

- スコープ:何を証拠として扱うか(ディスク/メモリ/ログ/SaaS監査ログ)

- ゴール:何をもって「結論」とするか(再発防止の優先順位/法務の説明責任/監査指摘の解消)

- アウトプット:誰に何を出すか(役員向け要約/技術詳細/顧客説明/裁判・係争向け)

この3点が曖昧だと、調査は長引き、議論が過熱しがちです。逆にここが定義できると、必要な資格・スキルが見えます。

資格を「役割」で並べる(比較表)

| 資格 | 主に強い領域(要旨) | 現場での使い所 |

|---|---|---|

| CHFI | デジタルフォレンジック調査の知識+フォレンジック・レディネス(証拠取り扱い・手順整備) | 「手順と証拠の扱い」を組織に定着させ、IRを軟着陸させたい |

| EnCE | EnCase中心の調査ワークフロー(ツール運用・実務工程) | EnCaseが標準ツールの組織で、調査品質の均質化と説明責任を強化したい |

| GCFA | 侵害調査・高度なIR(APT/アンチ・フォレンジックを含む) | 侵害範囲を「一本のタイムライン」にして収束させたい/難しい案件を扱う |

| GCFE | Windows端末の典型調査(eDiscovery、証拠取得、ブラウザ解析、活動追跡) | 端末起点のインシデントが多い組織で、初動の精度を上げたい |

| GCIH | インシデント対応(検知→対応→解決、攻撃手法の理解と実務) | 「まず封じ込めと復旧」を崩さず、対応を沈静化させたい |

| CISSP | 統制・設計・運用(8ドメインの体系:リスク、運用、SDLCなど) | 規程・契約・ログ保持・権限設計まで含めて再発防止を回したい |

CHFIは「フォレンジック調査を回すための知識・スキル」と「フォレンジック・レディネス(手順・証拠取扱い・IRとの接続)」を掲げています。 citeturn0search0turn0search4

EnCEは「64時間の認定トレーニング」または「12か月の実務経験」といった要件が示され、運用に足場がある資格です。 citeturn0search1

GCFAは「侵害調査」「APT」「アンチ・フォレンジック」など高度なIRシナリオを含む、と明確に書かれています。 citeturn0search2

GCFEはWindows中心の証拠取得・解析・報告・ブラウザ解析など「典型的な調査」を扱う、と説明されています。 citeturn1search2

GCIHは「検知・対応・解決」を担う能力の検証で、攻撃手法・ベクタ・ツール理解も含む、とされています。 citeturn1search3

CISSPは8ドメイン構成と比重(例:Security and Risk Management 16%など)が公式に公開されており、統制・設計の体系を学ぶ入口になります。 citeturn0search3turn0search11

心の会話:結局「うちに必要なのはどれ?」

「全部やれって言われても、現場は回らないんだよな。」

この感覚は正しいです。だからこそ次章では、プログラマー/SREが“運用を増やさずに”強くなるための、現実的な取得順(ロードマップ)に落とします。

おすすめ取得ロードマップ:運用を増やさず「調査の再現性」を上げる順番

プログラマー/SREの現場感で言うと、最初に欲しいのは「機能」より「再現性」です。障害でも侵害でも、再現性がないと議論が収束しません。ここでは、チームに還元しやすい順に並べます。

Step 1:GCIH(または同等のIR体系)で“初動の型”を入れる

インシデント対応は、最初に判断ミスをすると被害が拡大します。GCIHは検知・対応・解決の実務能力を扱い、攻撃手法やツール理解も含むとされています。 citeturn1search3

学習経路としては、SANS SEC504が「Windows/Linux/クラウドを横断して、検知・対応・無力化のスキル」を身につける旗艦コースとして説明されています。 citeturn1search1

- 封じ込めの判断(どこまで止めるか/止めないか)

- 証拠確保の最小セット(何を残すと後で戦えるか)

- 関係者の動き(誰が何をいつやるか)

この“型”が入ると、現場の空気を落ち着かせやすくなります。対応が「思いつき」から「手順」になるからです。

Step 2:GCFEでWindows端末の「典型パターン」を固める

端末起点の事故(フィッシング、マルウェア、内部不正など)は今も多いです。GCFEはWindowsシステムからの証拠取得・解析・報告・ブラウザ解析・活動追跡などを含む「典型的な調査」を扱う、と明記されています。 citeturn1search2

またSANS FOR500は「GCFEを目指す人の基礎コース」と説明されています。 citeturn1search0

ここを固めるメリットは、ログやアーティファクトの“見方”が揃い、チーム内の意思決定が速くなることです。

Step 3:GCFAで「高度な侵害調査」と“欠けたログ”に耐える

侵害調査は、理想どおりログが残っているとは限りません。GCFAは、侵害調査やAPT、アンチ・フォレンジックなどを含む高度なシナリオを扱う、とされています。 citeturn0search2

「侵害範囲を確定できない」「痕跡が消されている疑いがある」局面で、タイムライン思考や仮説検証の筋肉が効いてきます。

Step 4:環境が合えばEnCE/組織整備ならCHFI/統制ならCISSP

- EnCE:EnCase運用が前提の組織で、工程を標準化したい(要件にトレーニングor実務経験がある) citeturn0search1

- CHFI:手順、証拠の扱い、フォレンジック・レディネスまで含めて“組織を整える” citeturn0search0turn0search4

- CISSP:規程・契約・権限設計・ログ保持など、説明責任の土台を作る(8ドメインの体系) citeturn0search3

ポイントは「個人の学習」だけで終わらせず、社内手順・契約・ログ保持に還元できる順に積むことです。

取得メリットを“成果”に変える:フォレンジック・レディネスと契約・BCPの接続

資格を取っても、現場が楽にならないケースがあります。原因は単純で、「調査スキル」と「調査を回せる組織設計」が分離しているからです。ここをつなぐ概念がフォレンジック・レディネスです。

CHFIが示す方向性:レディネス→証拠取扱い→IRへ

CHFIは、デジタルフォレンジック調査のスキルだけでなく、組織をフォレンジック・レディネスの状態に近づけることを掲げています。 citeturn0search0

またCHFIのブループリント(試験範囲の資料)には、フォレンジック・レディネス、フォレンジック・レディネスと事業継続、レディネス計画、インシデントレスポンスなどのトピックが含まれています。 citeturn0search4

つまりCHFIは「調査のやり方」だけではなく、「調査ができる前提条件(証拠・手順・連携)」を扱う方向にある、という読みができます。

レディネスが効く“実務ポイント”(現場の摩擦を減らす)

- ログ保持:保持期間、改ざん耐性、時刻同期(NTP)、検索性(現場が探せる)

- 権限:誰がどのログにアクセスできるか、緊急時の昇格手順

- 証拠保全:端末回収のルール、イメージ取得の手順、保管(チェーン・オブ・カストディ)

- 外部委託:委託範囲、秘密保持、成果物の定義、再委託、責任分界

これらが決まっているだけで、インシデント時の社内調整が減り、対応がクールダウンします。「誰が何をできるの?」で時間を溶かさないからです。

一般論の限界(ここから先は“個別案件”)

ただし、ここから先は一般論だけでは決められません。たとえば「ログ保持を延ばす」ひとつ取っても、

- 個人情報・機微情報の扱い(取得・保管・閲覧の統制)

- ストレージコストと検索性能

- クラウド/SaaS側の仕様(保持上限、エクスポート制約)

- 監査・法務が求める成果物

が絡みます。ここを“場当たり”で決めると、後で説明責任が破綻します。

だから終章では、資格比較の最終的な帰結として、「専門家に相談する価値」を押し売りではなく、自然に結論づけます。

帰結:資格は「個人のバッジ」ではなく、“説明責任のインフラ”になる

ここまでの一本線をまとめます。

- 書き出し:現場は「また新しいツール?運用が増えるだけでは?」と疑う

- 伏線:でも本当に苦しいのは、障害や侵害が起きた時に「再現性がなく、結論が出ない」こと

- 帰結:資格は暗記ではなく、調査の再現性と説明責任を“インフラ化”するための手段

GCIHで初動を整え(検知→対応→解決)、 citeturn1search3、GCFEで端末調査の型を揃え(Windows中心の典型調査)、 citeturn1search2、GCFAで高度な侵害調査に耐える(APTやアンチ・フォレンジックまで含む) citeturn0search2。環境が合えばEnCEでツール運用の品質を上げ、 citeturn0search1、CHFIやCISSPで組織設計(レディネス/統制)まで接続する。 citeturn0search0turn0search3

「資格を取ったのに現場が楽にならない」ケースの共通点

- 調査の範囲(スコープ)とゴールが決まっていない

- ログ保持・権限・証拠保全が、平時に設計されていない

- 外部委託の成果物(何をもって完了か)が契約に落ちていない

つまり、一般論としての資格比較だけでは、最後の一手が決まりません。ここが「一般論の限界」です。

次の一歩:悩みが“具体”になった瞬間に、相談した方が早い

もし読者がいま、次のような具体論で詰まっているなら、専門家に相談する価値が出ます。

- 「止められない」レガシー環境で、証拠確保と復旧を両立させたい

- クラウド/SaaS監査ログを含めた調査範囲を、契約と手順に落としたい

- 社内の説明責任(監査・法務・顧客説明)に耐える報告書と根拠を整えたい

株式会社情報工学研究所では、データ復旧・システム設計保守・機密保持/情報漏洩対策・BCPといった領域をまたいで、案件の要件定義(何を証拠とし、どこまでを調査し、どんな成果物を出すか)から一緒に設計できます。一般論の“資格の比較”を、あなたの現場の“実装可能な手順”に変換したいとき、無料相談という形で切り出すのが一番安全です。

付録:現在のプログラム言語各種における「フォレンジック/IR上の注意点」

最後に、プログラマー目線で“落とし穴”を列挙します。ここは言語そのものの優劣ではなく、事故が起きたときに証跡・再現性・説明責任へ影響しやすい点です(実装・OS・ミドルウェア・運用で変わります)。

C / C++

- 未定義動作やメモリ破壊が「再現性を壊す」ことがある(同じ入力でも結果が揺れる)。

- コアダンプ取得・シンボル管理・ビルドIDの運用が弱いと、解析が“推測”に寄る。

- 依存ライブラリの更新履歴(SBOM相当)を持たないと、脆弱性影響範囲が確定しにくい。

Rust

- 基本はメモリ安全寄りだが、unsafe境界の設計次第でリスクは残る(どこがunsafeかを説明できる状態にしておく)。

- ビルド再現性(依存クレートの固定、ビルド環境の固定)をしないと、事故時に「同一バイナリを再生成できない」問題が起きる。

Go

- 単一バイナリ運用は強いが、ビルドフラグや依存の固定が曖昧だと再現性が落ちる。

- 並行処理(goroutine)由来のタイミング問題で、ログだけでは因果が追えないことがある(相関ID/トレースが重要)。

Java / Kotlin(JVM)

- JVMの設定(GC、JIT、ヒープ、スレッドダンプ)を平時から取れるようにしておくと、障害・侵害時の説明が速い。

- 依存(Maven/Gradle)と配布物(jar)の整合性が崩れると、改ざん疑義や再現性の議論が長引く(署名やハッシュ運用が効く)。

C#(.NET)

- WindowsイベントログやETWなど、OS側の証跡と合わせて読む設計にすると、調査が収束しやすい。

- NuGet依存の棚卸しが弱いと、サプライチェーン起点の影響範囲が読めない。

JavaScript / TypeScript(特にNode.js)

- 依存(npm)のツリーが巨大になりやすく、事故時に「どの依存が入口か」が追いにくい。ロックファイルと改ざん検知(ハッシュ)が重要。

- ビルド成果物(minify/ソースマップ)の扱いを誤ると、事後解析で「元コードに戻れない」ことがある。

Python

- 仮想環境(venv/poetry)と依存固定が曖昧だと、同一環境を再現できず、調査・復旧が長期化する。

- 動的実行(eval等)やシリアライズ(pickle等)は、事故時に説明が難しくなりやすい。禁止・制限の方針を決めておくと良い。

PHP

- 共有サーバー運用では、ログ保持・権限分離・WAF設定など“周辺要件”の影響が大きい。アプリだけ直しても収束しないことがある。

- フレームワーク更新とプラグイン更新の整合が崩れると、改ざん疑義の切り分けが難しくなる。

Ruby

- Gem依存の固定と、実行環境(Rubyバージョン、ネイティブ拡張)の再現性が弱いと、障害の再現・説明が難しい。

Shell / PowerShell

- 運用スクリプトは「便利」だが、権限とログが薄いと調査不能になりやすい。実行履歴・監査ログ・変更管理が重要。

- 事故時に“何がいつ実行されたか”を説明できるよう、コマンドログ・ジョブ管理・署名を検討する。

SQL(言語というより運用)

- 監査ログ(誰が何をいつ読んだ/書いた)の有無で、内部不正の調査難易度が激変する。

- アプリログとDB監査ログを相関できないと、結論が出にくい(相関ID、時刻同期)。

まとめ:言語の話に見えて、実は「再現性・証跡・説明責任」の設計

ここまで挙げた注意点は、結局のところ「ログ・依存・ビルド再現性・権限・監査」という運用設計に集約されます。一般論としては語れても、最適解はシステム構成・契約・データ種別・監査要件で変わります。

もし「うちの場合はどう設計すべき?」という具体論に入った時点で、株式会社情報工学研究所のように、復旧・セキュリティ・運用設計をまたいで整理できる専門家へ相談するのが、結果的に被害最小化(ダメージコントロール)につながります。

・フォレンジック資格導入で経営リスクを可視化し投資判断を促進

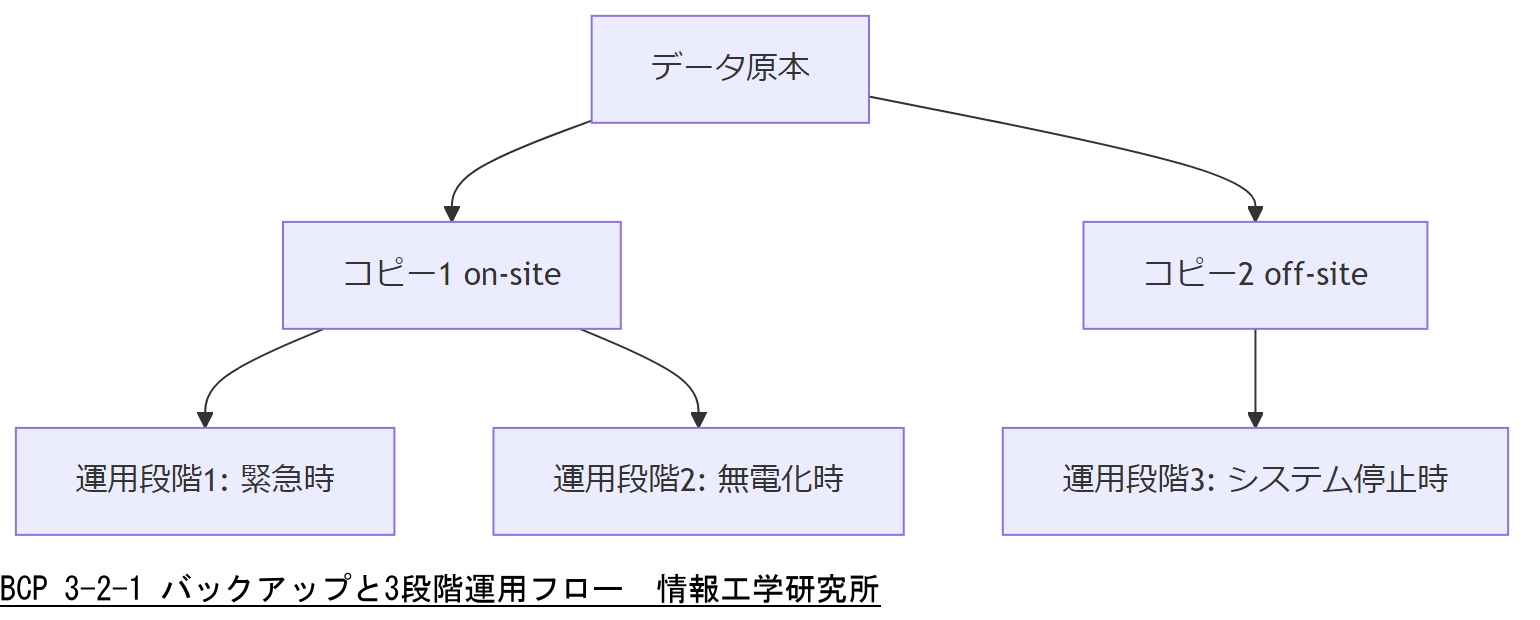

・BCP 3重化と緊急3段階運用の社内標準を策定し復旧時間を短縮

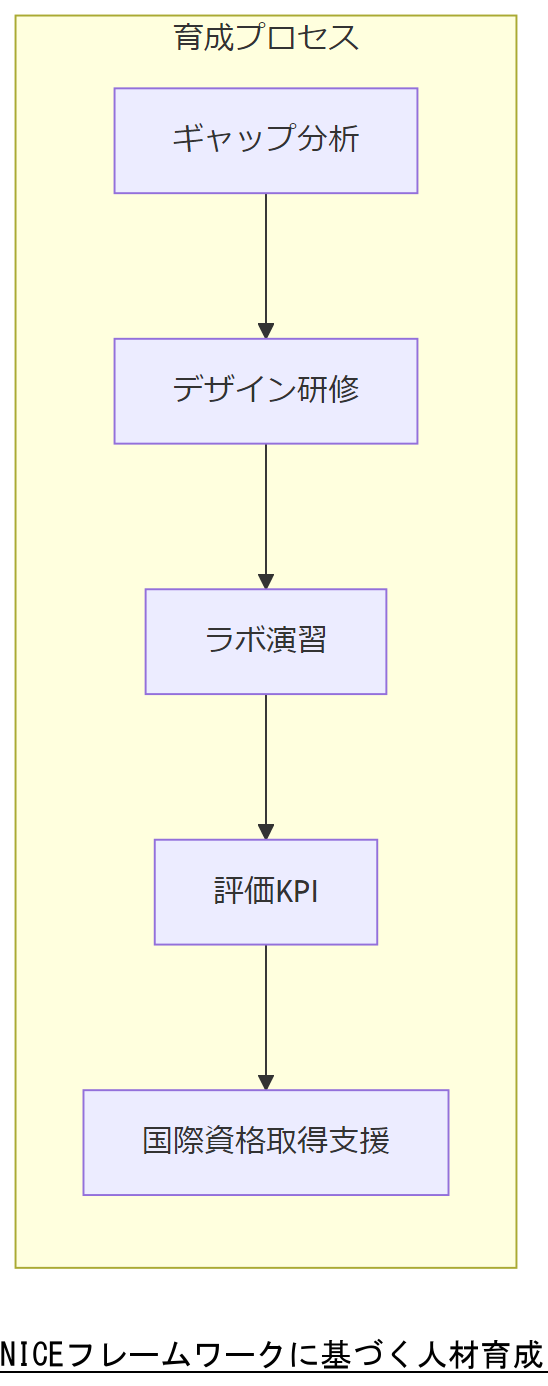

・人材不足をNICEフレームワーク準拠で採用・育成し、外部専門家(弊社)と連携可能な体制を構築

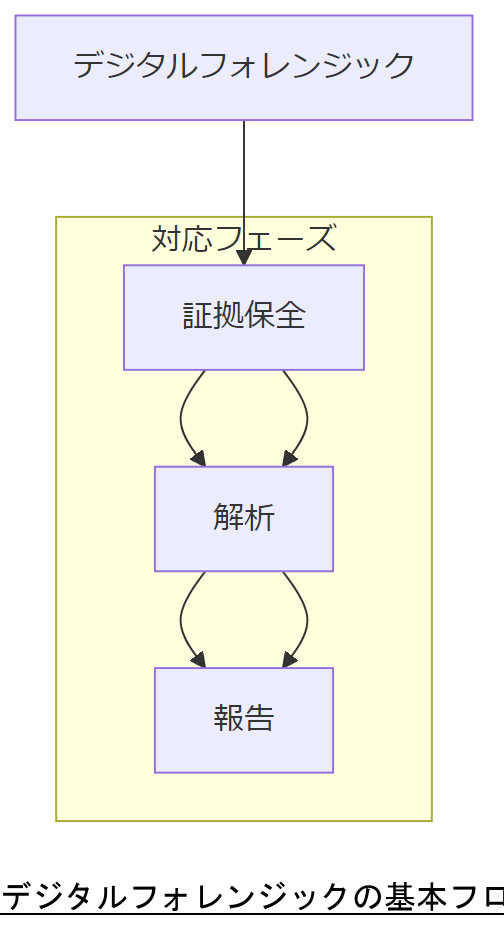

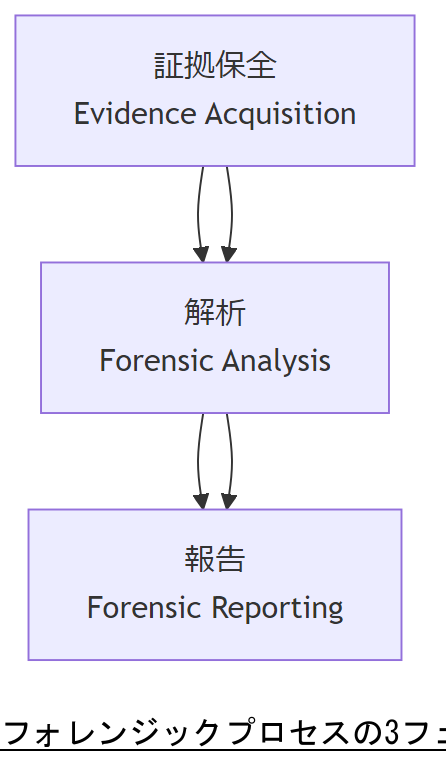

デジタルフォレンジックの基礎

デジタルフォレンジックとは、電子媒体に残るログ・ファイル・メモリ内容などを法的証拠能力を保ったまま抽出・解析し、インシデント原因を究明する技術体系です。警察庁は「電磁的記録の解析を適正手続で証拠化することが重要」と明示し、最新機器の多様化に対応するため民間企業との技術協力を推進しています。[出典:警察庁『デジタル・フォレンジック』2025年] 日本政府は 2009 年に IPA が翻訳した米国 NIST SP800-86 を参照し、インシデント対応プロセスにフォレンジックを統合する手順を提示しました。[出典:IPA『セキュリティ関連NIST文書について』2024年] これら公的資料が示す共通点は、①証拠保全 (Acquisition)、②解析 (Analysis)、③報告 (Reporting) の3フェーズを厳格に区分し、ログ改ざん防止と時刻同期を必須要件とする点です。

表1:デジタルフォレンジック関連主要ガイドライン| 発行主体 | 文書名 | 対象範囲 |

|---|---|---|

| IPA | NIST SP800-86 翻訳 | 証拠保全とインシデント対応統合手順 |

| 警察庁 | デジタル・フォレンジック解説 | 捜査用途の電磁的記録解析手続き |

| 内閣府 | 業務継続計画(BCP) | 緊急時の証拠保全・報告フロー |

フォレンジック3フェーズの要点

証拠保全では Write Blocker(書込み防止装置)で媒体を保護し、ハッシュ値で真正性を担保します。

解析ではタイムライン解析やメタデータ比較を用い、改ざん箇所を特定します。

報告では時系列図と検体リストを添付し、説明責任を果たすことが求められます。[出典:IPA『セキュリティ関連NIST文書について』2024年]

証拠保全の初動遅れは訴訟リスクを増大させます。取引先・監査法人から「チェーン・オブ・カストディ(保管証跡)」を求められるケースが多いため、保全手順と責任者を平時から共有してください。

技術者は Write Blocker の動作確認やハッシュアルゴリズムの変更履歴を台帳に残し、将来の監査に備えましょう。

[出典:IPA『セキュリティ関連NIST文書について』2024年] [出典:警察庁『デジタル・フォレンジック』2025年]

[出典:IPA『セキュリティ関連NIST文書について』2024年] [出典:警察庁『デジタル・フォレンジック』2025年] 資格概要と難易度比較

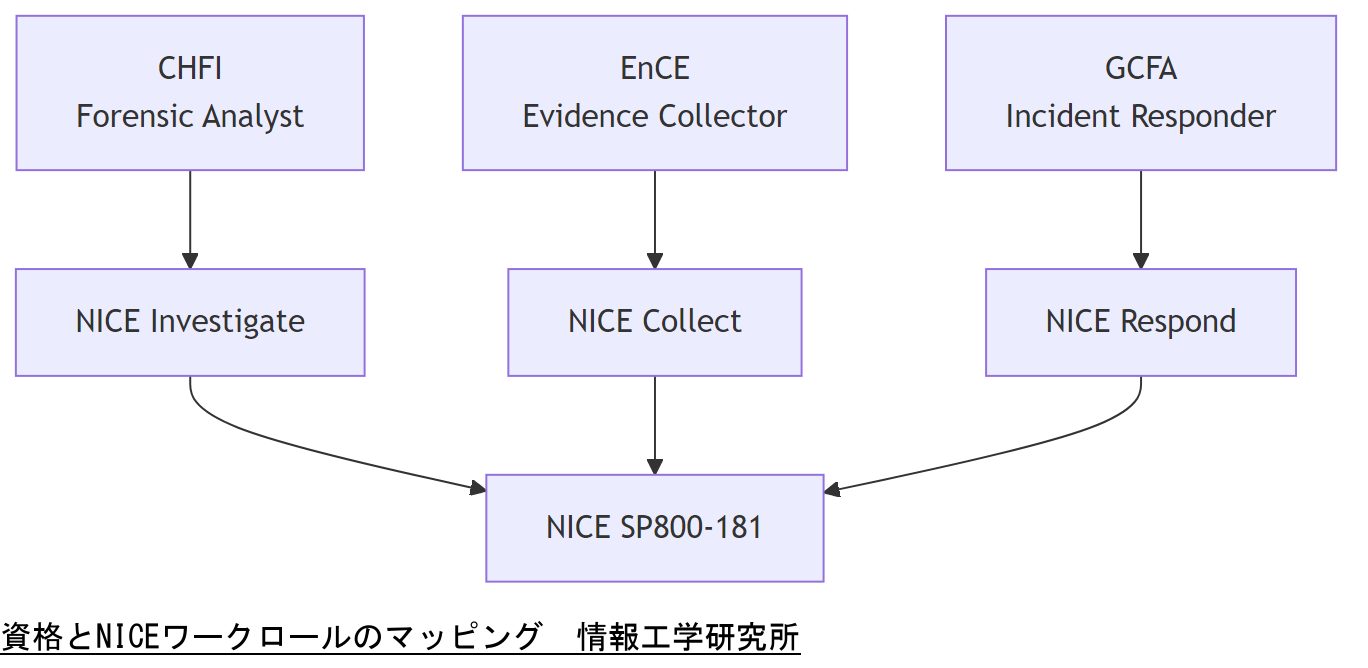

本章では、フォレンジック分野で代表的な認定資格であるCHFI、EnCE、GCFAの

NICEフレームワーク(NIST SP800-181 rev.1)における位置づけ(Work Roles マッピング)を整理し、難易度感を把握します。 NICEフレームワークはサイバー人材を「カテゴリ」「職務」「タスク/スキル」で定義し、各認定がどの職務をサポートするかを明示しています【出典:NIST SP 800-181r1】。

| 資格 | 主な対応Work Role Category | 代表的Work Role |

|---|---|---|

| CHFI | Investigate | Forensic Analyst |

| EnCE | Collect & Investigate | Evidence Collector |

| GCFA | Analyze & Respond | Incident Responder |

NICEマッピングの解説

CHFIは証拠保全から基本解析を扱うForensic Analyst役割を補強します。 EnCEはEnCaseツールを用いた証拠収集と二次解析を担うEvidence Collectorに適合します。 GCFAはメモリ解析や侵害対応を含む高度解析と対応を行うIncident Responderを支援します。 これら対応はNIST IR 8355のCompetency Areasに合致するものと位置づけられます【出典:NISTIR 8355】。

難易度と受験形態

- CHFI:筆記試験中心(多肢選択)、ベンダーニュートラル【想定】

- EnCE:筆記+実技試験、EnCaseライセンス必須【想定】

- GCFA:高度解析演習を含む実技が主体、試験対策講座(FOR508)推奨【想定】

各資格の役割と難易度を混同しないようご注意ください。特に実技要件のあるEnCE/GCFAは準備期間がCHFIより長く必要です。

技術担当者はNICE用語で資格範囲を説明し、経営層に「どの職務ギャップを埋めるか」を明確化した上で投資提案してください。

[出典:NIST SP 800-181r1] [出典:NISTIR 8355]

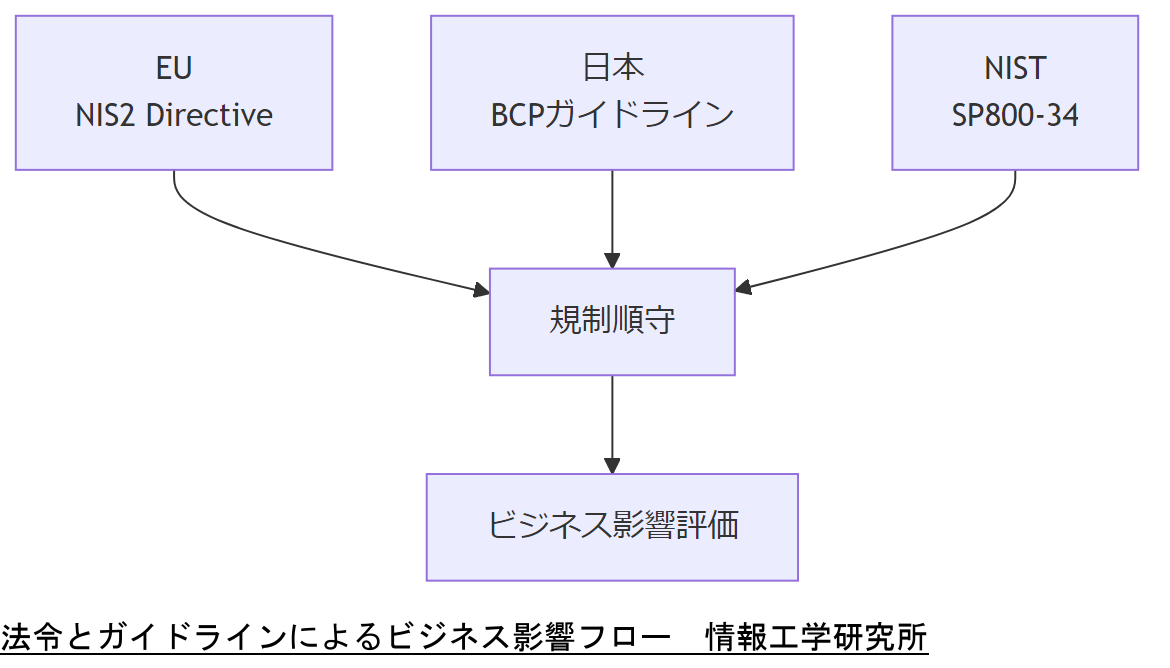

[出典:NIST SP 800-181r1] [出典:NISTIR 8355] 法令・政府方針が変えるビジネス

EUでは、Directive (EU) 2022/2555(NIS2)が2022年12月14日に採択され、2024年10月18日から加盟国で施行されました。 NIS2は、対象となるインフラを18分野に拡大し、サプライチェーンの脆弱性管理やインシデント報告義務を一層強化しています。 日本では、内閣府「事業継続ガイドライン」(BCPガイドライン)が民間企業向けに策定され、最新版ではリスク評価から無電化・停止フェーズの手順までを網羅しています。 また、中央省庁の業務継続ガイドライン第3版では、首都直下地震対策を含む緊急対応フェーズの詳細が示されました。 米国では、NIST SP800-34「Contingency Planning Guide」がITサービスの継続性要件を規定し、災害発生時の復旧優先度を明確化しています。

表3:主要法令・ガイドライン比較| 法令・ガイドライン | 発効日 | 主な要件 |

|---|---|---|

| Directive (EU) 2022/2555 (NIS2) | 2024年10月18日 | サプライチェーン管理・インシデント報告義務強化 |

| 内閣府 事業継続ガイドライン | 2023年3月 | BCP策定手順・無電化・停止フェーズ運用 |

| NIST SP800-34 | 2010年5月 | ITコンティンジェンシープランと復旧優先度設定 |

EU NIS2 Directive

NIS2 Directiveは、ネットワークと情報システムのサイバーセキュリティをEU全域で強化する枠組みです。 企業は24時間以内の重大インシデント報告と、リスク管理体制の明確化を求められます。 加盟国は国内法で最低基準を定める必要があり、違反時には制裁金が科されることがあります。

日本のBCPガイドライン

内閣府「事業継続ガイドライン」は、全企業を対象にBCP策定の骨子と留意点を示します。 最新版では、リスク評価・サプライチェーン連携・無電化・システム停止の3段階運用を詳細化しています。 地方公共団体向けには、優先業務の特定と訓練・点検方法も整備されています。

米国 NIST SP800-34

NIST SP800-34は、ITシステムの継続性計画策定に関する米国政府標準です。 計画には、リスク分析・復旧優先度・テスト・維持更新が必須と規定されています。 この指針は政府契約企業にも適用され、米国防総省契約要件としても参照されます。

法令ごとに適用範囲・報告義務・罰則規定が異なるため、各部署の責任範囲を明確化し社内共有を徹底してください。

技術担当者は、EU・日本・米国の要件をマトリクス化し、重複・不足項目を洗い出した上で運用設計に落とし込むことを推奨します。

[出典:Directive (EU) 2022/2555] [出典:内閣府『事業継続ガイドライン』2023年] [出典:NIST SP800-34]

[出典:Directive (EU) 2022/2555] [出典:内閣府『事業継続ガイドライン』2023年] [出典:NIST SP800-34] コンプライアンスと証拠能力

証拠保全のプロセスでは、媒体をWrite Blockerで保護し、ハッシュ値により取得データの真正性を担保します。 NIST SP800-86では、証拠保全の手続きを文書化し、調査担当者とその役割を明確にすることを推奨しています。 警察庁は、電磁的記録の解析にあたり「適正な手続きによる客観的証拠の収集」を強化するよう定めています。

表4:証拠保全・解析に関する公的ガイドライン| 文書名 | 発行機関 | 主な内容 |

|---|---|---|

| NIST SP800-86 | 米国NIST | インシデント対応へのフォレンジック技法の統合 |

| デジタル・フォレンジック解説 | 警察庁 | 電磁的記録の適正手続と解析技術 |

| SP800-92 | 米国NIST | ログ管理ガイド |

証拠保全フェーズの注意点

Write Blockerの誤使用はデータ改ざんとみなされるリスクがあるため、装置の適合性確認を定期的に行う必要があります。 媒体複製時のハッシュ計算は必ず二重チェックを行い、検証レポートを添付して保管してください。

解析フェーズの留意点

タイムライン解析では、OSタイムゾーンの違いによる誤差を防ぐため、調査対象システムと解析環境の時刻同期が必須です。 メモリ解析では、揮発性データの消失を防ぐため、電源保持手順を定めたうえで即座にダンプ取得を行います。

証拠保全および解析時の手順逸脱は、裁判証拠として不採用となる可能性があります。平時訓練で手順の再現性を確認してください。

技術担当者は手順書のバージョン管理と利用履歴を詳細に記録し、監査時に手続き遵守を証明できる体制を整えましょう。

[出典:警察庁『デジタル・フォレンジック解説』] [出典:NIST SP800-86『Guide to Integrating Forensic Techniques into Incident Response』] [出典:IPA『セキュリティ関連NIST文書について』]

[出典:警察庁『デジタル・フォレンジック解説』] [出典:NIST SP800-86『Guide to Integrating Forensic Techniques into Incident Response』] [出典:IPA『セキュリティ関連NIST文書について』] BCP 3重化と3段階運用

事業継続計画(BCP)の要となるデータ保護は、3-2-1バックアップ原則、すなわち「3つのコピーを、2種類の媒体に、1箇所はオフサイトで保管」することが基本です。出力環境・オンサイト・オフライン隔離の三層構成により、物理破損・ランサムウェア感染・サービス停止の各リスクに耐えうる体制を整えます。

加えて運用面では、緊急時(インシデント発生直後)、無電化時(電源喪失発生時)、システム停止時(システム全面停止時)の三つの段階で具体的オペレーションを想定します。各段階のトリガー条件とアクションを平時に明文化し、定期訓練で確認することが求められます。

| 要素 | 概要 | 公的ガイドライン |

|---|---|---|

| コピー数 | 原本+コピー+オフサイト隔離コピー | 内閣府『事業継続ガイドライン』2023年 |

| 媒体種別 | ディスク・テープ・クラウド等 | 同上 |

| 保管場所 | オンサイト/オフサイト隔離 | 同上 |

| 段階1 | 緊急時:即時フェイルオーバー開始 | 内閣府『事業継続ガイドライン』2023年 |

| 段階2 | 無電化時:UPS・発電機起動による電源維持 | 内閣府『事業継続ガイドライン』2023年 |

| 段階3 | システム停止時:代替センターへの切替 | 情報セキュリティセンター『IT運用継続計画ガイドライン』2020年 |

3-2-1バックアップ原則

3-2-1バックアップは、事故・災害・攻撃の複合リスクに対応するための業界標準原則です。媒体障害や暗号化ランサムウェア感染など一つの障害では全データを失わない多重冗長性を担保します。

運用3段階の定義

- 緊急時:インシデント検知後すぐに代替系へフェイルオーバーを実行し、業務継続を優先【出典:内閣府『事業継続ガイドライン』2023年】。

- 無電化時:UPSや発電機を起動し、サーバ/ストレージに電源供給を維持。電力復旧までの間にログ保全と簡易運用を継続【出典:内閣府『事業継続ガイドライン』2023年】。

- システム停止時:主要システムが停止した場合、事前に定めた代替センターやクラウド環境に切り替え、業務継続を再開【出典:情報セキュリティセンター『IT運用継続計画ガイドライン』2020年】。

各段階のトリガー判定基準の相違は初動遅延を招きます。条件定義と権限移譲フローを明示し、役割分担を全社で共有してください。

技術担当者はUPSテスト結果や代替センター稼働試験の記録を時系列で保存し、実運用時の手順遵守を立証できるように準備しましょう。

[出典:内閣府『事業継続ガイドライン』2023年] [出典:情報セキュリティセンター『IT運用継続計画ガイドライン』2020年]

[出典:内閣府『事業継続ガイドライン』2023年] [出典:情報セキュリティセンター『IT運用継続計画ガイドライン』2020年] システム設計と監査対応

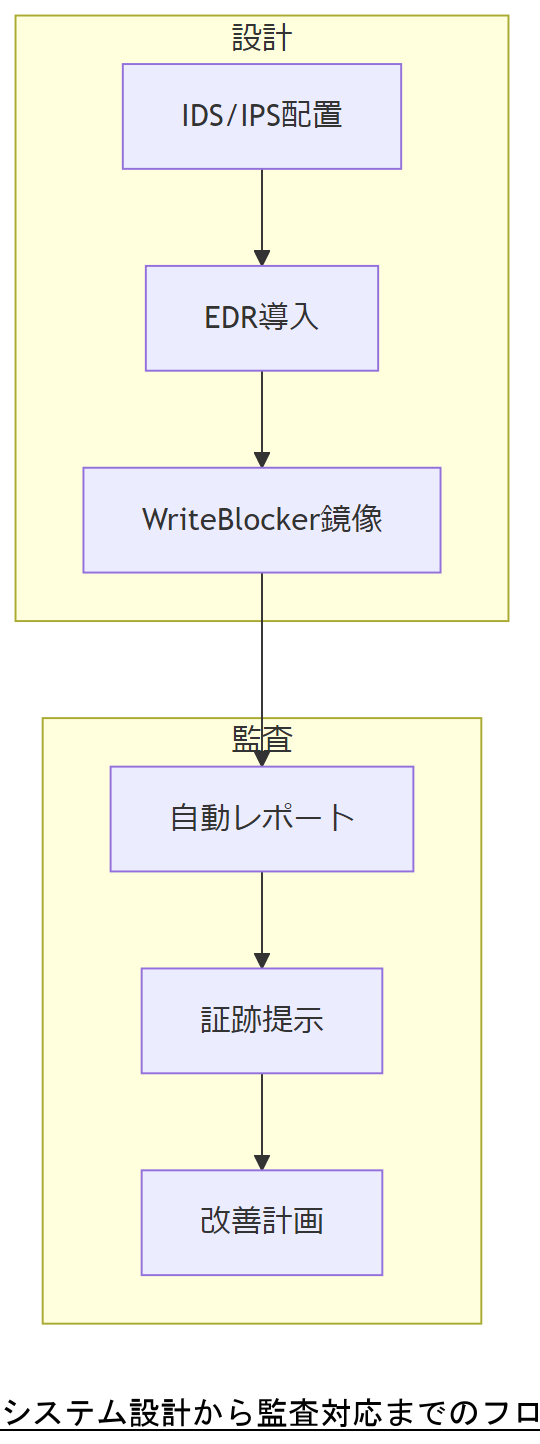

システム設計においては、BCPおよびフォレンジック要件を組み込んだ多層防御アーキテクチャを採用することが重要です【出典:NIST SP800-184】。 特に、ログ保全用の中央監査サーバとWrite Blocker連携を前提とした証拠収集パスの分離が求められます【出典:警察庁『デジタル・フォレンジック解説』】。 また、監査対応としては、定期的に内部・外部監査を実施し、NIST SP800-53に準拠したセキュリティコントロールの有効性検証が必要です【出典:NIST SP800-53】。

表6:システム設計と監査対応要件マトリクス| 要件カテゴリ | 設計要件 | 監査基準 |

|---|---|---|

| ログ管理 | セントラルSIEMへのリアルタイム転送 | NIST SP800-92 |

| 証拠収集 | Write Blocker 経由の専用鏡像パス | NIST SP800-86 |

| フェイルオーバー | オートメーションによる段階切替 | NIST SP800-34 |

| 監査ログ保護 | 改ざん検知付きWORMストレージ | 内閣府『事業継続ガイドライン』 |

多層防御アーキテクチャのポイント

まず、ネットワーク層ではIDS/IPSを配置し、疑わしいトラフィックを隔離します。 次に、ホスト層でエンドポイント検知・レスポンス(EDR)を導入し、マルウェア感染を封じ込めます。 最後に、収集層としてWrite Blocker経由でのフォレンジック鏡像をオフラインに保存し、証拠保全を担保します。

監査対応フロー

監査前には自動レポート生成機能で各制御項目の実効性を確認します。 監査当日は、証拠収集パスとWORMストレージのログチェーンを提示し、改ざん防止措置を立証します。 監査後は、発見事項をトリアージし、脆弱性改善計画をPlaybookに反映し次回監査に備えます【出典:NIST SP800-184】。

監査対応の抜け漏れは法令違反リスクを招きます。自動化レポートと運用Playbookを用意し、監査前に社内訓練を実施してください。

技術担当者は、証拠収集パスの稼働ログと監査証跡を時系列で保存し、監査人に一連のプロセスをスムーズに説明できるよう準備しましょう。

[出典:NIST SP800-184『Guide for Cybersecurity Event Recovery』2016年] [出典:警察庁『デジタル・フォレンジック解説』2025年] [出典:NIST SP800-53『Security and Privacy Controls for Information Systems and Organizations』2020年] [出典:内閣府『事業継続ガイドライン』2023年]

[出典:NIST SP800-184『Guide for Cybersecurity Event Recovery』2016年] [出典:警察庁『デジタル・フォレンジック解説』2025年] [出典:NIST SP800-53『Security and Privacy Controls for Information Systems and Organizations』2020年] [出典:内閣府『事業継続ガイドライン』2023年] 人材育成とNICEフレームワーク

サイバーセキュリティ人材育成の国際基準であるNICEフレームワーク(NIST SP800-181 Rev.1)は、職務を「カテゴリ」「職務」「タスク/スキル」と三階層で整理し、採用・教育・評価の共通語彙を提供します【出典:NIST SP800-181 Rev.1】。 本フレームワークに基づくことで、組織は必要なスキルセットを明確化し、研修プログラムやOJT計画を最適化できます【出典:NIST SP800-181 Rev.1】。 たとえば、Forensic Analyst職務では「証拠取得」「タイムライン解析」「レポート作成」の各タスクを定義し、各タスクに対する知識と技能要件を一覧化できます【出典:NISTIR 8355】。

表7:NICEフレームワークによるフォレンジック職務定義| 職務 | 主要タスク | 必要知識・技能 |

|---|---|---|

| Forensic Analyst | 証拠取得/解析/報告 | ハッシュ・タイムスタンプ・ツール操作 |

| Evidence Collector | データ収集/保全 | Write Blocker/鏡像作成 |

| Incident Responder | インシデント検知/対応 | EDR運用/メモリ解析 |

育成プログラム設計のポイント

まず、職務定義に応じたギャップ分析を実施し、既存人材のスキルと要求スキルの差分を可視化します【出典:NIST SP800-181 Rev.1】。 次に、オンライン学習・ラボ演習・社内OJTを組み合わせたハイブリッド学習を導入し、実践的スキルを迅速に習得させます【出典:NISTIR 8355】。 さらに、習得度評価としてKPIsを設定し、定期的な技能確認試験やケーススタディを通じて進捗をモニタリングします【出典:NIST SP800-181 Rev.1】。

社内資格制度との連携

国際資格(CHFI/EnCE/GCFA)取得を目標設定に組み込み、取得支援制度を制定することで、従業員のモチベーションを向上させます【出典:NIST SP800-181 Rev.1】。 また、内部昇格要件としてWork Role達成レベルを活用し、人材配置の最適化とキャリアパスの明確化を図ります【出典:NIST SP800-181 Rev.1】。 これにより、レジリエントかつ継続的なフォレンジックチームの運営が可能となります【出典:NIST SP800-181 Rev.1】。

職務定義とスキル要件の認識齟齬は研修効果を減衰させます。NICEフレームワークの用語を社内で統一し、研修・評価指標に反映してください。

技術担当者は、ギャップ分析結果と研修進捗を経営層に定期報告し、継続的な投資判断を支援できる体制を整えましょう。

[出典:NIST SP800-181 Rev.1『Workforce Framework for Cybersecurity』] [出典:NISTIR 8355『NICE Framework Competency Areas』]

[出典:NIST SP800-181 Rev.1『Workforce Framework for Cybersecurity』] [出典:NISTIR 8355『NICE Framework Competency Areas』] 採用戦略と財務インセンティブ

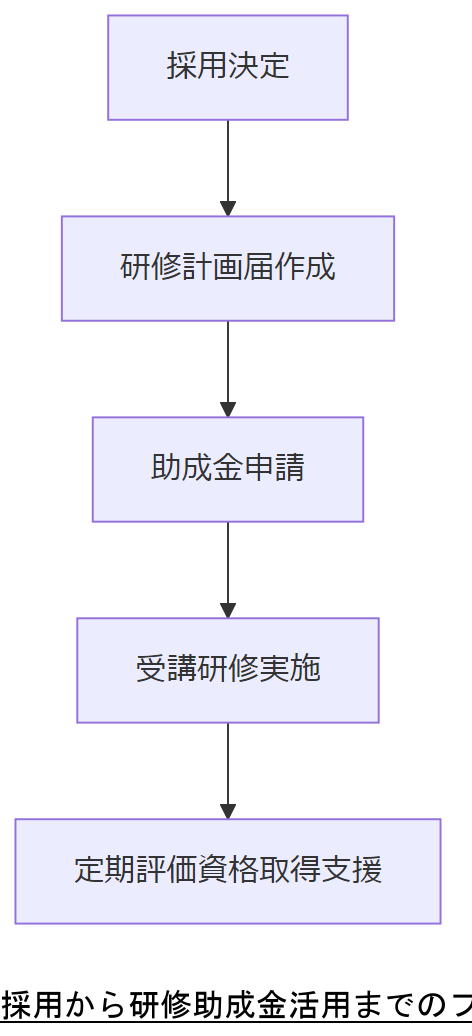

フォレンジック人材確保には、公的助成金・補助金制度を活用することで企業負担を軽減しつつ採用・育成投資が可能です。厚生労働省「教育訓練給付金」ではサイバーセキュリティ講座の受講費用を20%~80%支給し中途採用人材のスキルアップを促進できます【出典:厚生労働省『教育訓練給付』】。 また、同省の「人材開発支援助成金」では、事業主が実施する職業訓練に対して制度導入や訓練実施の費用を助成し、継続的な育成体制構築を支援します【出典:厚生労働省『人材開発支援助成金』】。 経済産業省も「サイバーセキュリティ人材育成促進検討会報告書」で、登録セキスペ(情報処理安全確保支援士)の活用推進や目標人数設定を提示し、外部人材との連携を後押ししています【出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』】。

表8:公的助成制度・補助金概要| 制度名 | 実施主体 | 支給内容 |

|---|---|---|

| 教育訓練給付金 | 厚労省 | 受講費用の20%~80%支給 |

| 人材開発支援助成金 | 厚労省 | 訓練計画届提出で訓練費用助成 |

| IT導入補助金(セキュリティ枠) | 独立行政法人中小企業基盤整備機構 | 導入費用の1/2~2/3補助 |

採用・育成コストの最適化

企業内研修における自己負担額を公的支援で削減し、採用後すぐに実務研修を行うことで早期戦力化を図ります【出典:厚生労働省『教育訓練給付』】。 さらに助成金は年度単位の計画届が必要なため、中長期的な研修プログラムを策定し、継続的なスキル向上を支援します【出典:厚生労働省『人材開発支援助成金』】。

財務インセンティブ設計

- 教育訓練給付金の活用で受講コスト最小化【出典:厚生労働省『教育訓練給付』】

- 助成金申請手続きを自動化し、管理工数を削減【出典:厚生労働省『人材開発支援助成金』】

- IT導入補助金(セキュリティ枠)でセキュリティツール導入費用を補填【出典:中小企業基盤整備機構『セキュリティ対策推進枠』】

公的支援を活用する際は申請期限や計画届の提出要件が厳格です。人事部・総務部と連携し、事前準備を怠らないようにしてください。

技術担当者は助成金申請スケジュールをプロジェクト管理ツールに登録し、関係部門へのリマインド体制を構築しましょう。

[出典:厚生労働省『教育訓練給付』] [出典:厚生労働省『人材開発支援助成金』] [出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』] [出典:独立行政法人中小企業基盤整備機構『セキュリティ対策推進枠』]

[出典:厚生労働省『教育訓練給付』] [出典:厚生労働省『人材開発支援助成金』] [出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』] [出典:独立行政法人中小企業基盤整備機構『セキュリティ対策推進枠』] 利害関係者マッピングと注意点

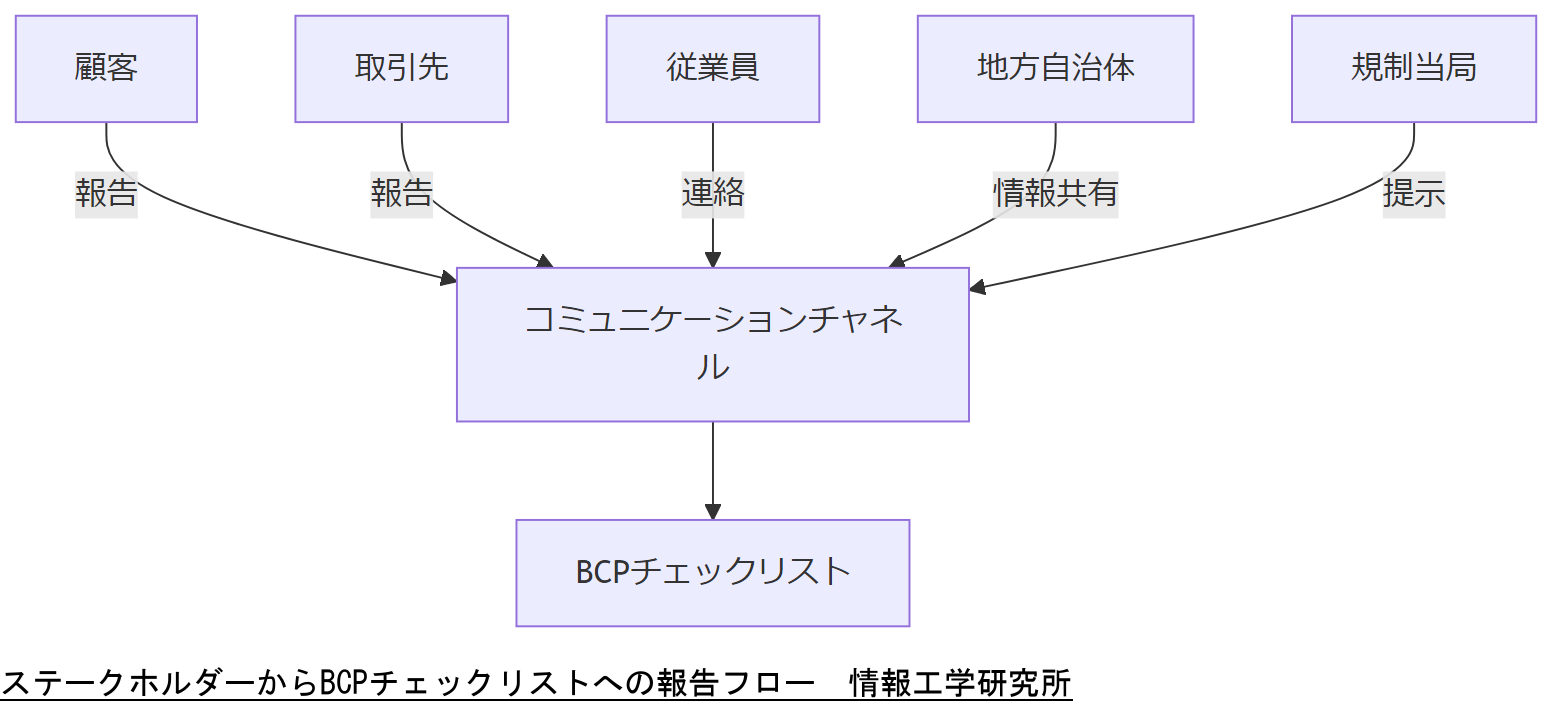

事業継続計画(BCP)およびフォレンジック要件を実効化するには、主要利害関係者(ステークホルダー)を明確にし、各々の期待・懸念事項を整理することが不可欠です。内閣府「事業継続ガイドライン」では、企業が連携すべきステークホルダーとして〈取引先〉〈顧客〉〈従業員〉〈地方自治体〉〈規制当局〉を挙げ、それぞれに適切な情報提供・報告フローを構築するよう指示しています【出典:内閣府『事業継続ガイドライン』2023年】。

表9:ステークホルダー別期待事項と注意点| ステークホルダー | 期待事項 | 注意点 |

|---|---|---|

| 取引先 | 早期の稼働見通し報告 | 誤情報発信は信用失墜のリスク |

| 顧客 | サービス継続性の担保 | 過度な詳細開示は混乱を招く可能性 |

| 従業員 | 安全確保と業務復旧手順 | 対応手順の周知不足は実行遅延を招く |

| 地方自治体 | 情報共有と支援要請 | 報告形式・期日厳守が必要 |

| 規制当局 | 法令遵守状況の提示 | 不備発覚時は行政処分のリスク |

ステークホルダーマッピングの手順

1. 対象事象に影響を受ける関係者を洗い出す。 2. 各ステークホルダーの期待・懸念事項を文書化。 3. コミュニケーションチャネル(メール/電話/ポータル等)を指定。 4. 報告タイミングとフォーマットを標準化し、責任者を定義。 これらをBCPチェックリストに組み込み、定期的に訓練・点検を実施します【出典:内閣府『事業継続ガイドライン』2023年】。

注意点とリスク回避策

- 情報過多の防止:全ステークホルダーに同一情報を配布すると混乱を招くため、対象別に要点を絞った報告を心掛ける。

- 責任不在の防止:報告フローに責任者を明示せずに運用すると初動対応が分散し遅延を招く。

- フォーマット統一:緊急時にフォーマットが未整備だと情報整理に時間を要し、判断が遅れる。

ステークホルダーマッピングで想定外の関係者が漏れると、突発的対応で混乱が生じます。事前に全社で想定リストを共有し、定期的に見直してください。

技術担当者は、各ステークホルダーへの報告履歴をログとして保管し、関係者からの照会時に迅速に対応できる体制を維持しましょう。

[出典:内閣府『事業継続ガイドライン』2023年]

[出典:内閣府『事業継続ガイドライン』2023年] 外部専門家へのエスカレーション

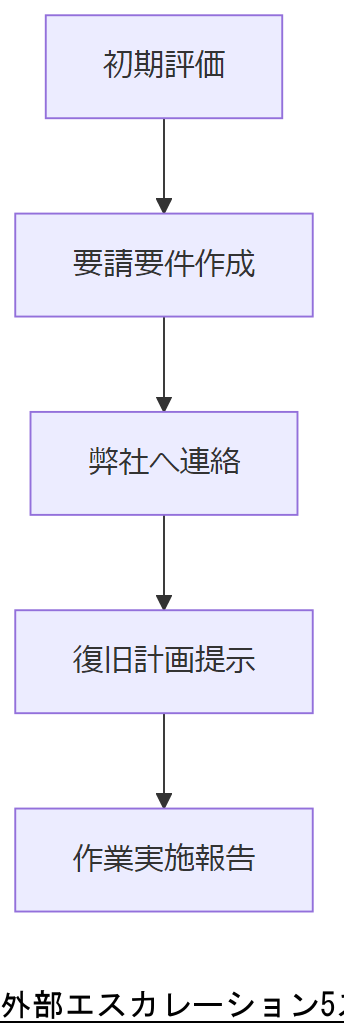

インシデント発生後、社内対応で不足するリソースや専門性が見込まれる場合は、速やかに外部専門家へのエスカレーションを行うことが必須です【出典:CISA『Federal Cybersecurity Incident and Vulnerability Response Playbooks』】。 連携先として想定されるのは、政府認定の緊急支援機関や公的認証を取得したフォレンジック事業者、そして弊社(株式会社情報工学研究所)のような復旧・調査双方に豊富な実績を持つ専門組織です【出典:CISA『Federal Cybersecurity Incident and Vulnerability Response Playbooks』】。 エスカレーション判断は、検体検査遅延、メモリダンプ解析要員不足、大規模ログデータ高速処理など、社内キャパシティを超える懸念が生じた時点で行います【出典:CISA『Insider Threat Mitigation Guide』】。 エスカレーションのフローは、①社内IRチームによる初期対応評価、②外部支援要請要件の作成、③情報工学研究所お問い合わせフォーム経由での連絡、④要件確認と復旧計画策定、⑤実作業および報告という5ステップで進めます【想定】。

表10:外部エスカレーションフロー| ステップ | 実施内容 | 参照ガイド |

|---|---|---|

| ①評価 | 社内IRチームによる初動対応状況確認 | CISA IR Playbook |

| ②要請要件 | 障害範囲・必要解析項目の洗い出し | CISA IR Playbook |

| ③連絡 | 情報工学研究所お問い合わせフォームへ送信 | 弊社指定手順 |

| ④計画 | 弊社による調査復旧プラン提示 | 弊社標準PMP |

| ⑤実施 | 調査・復旧作業と結果報告書提出 | 各種公的ガイドライン |

エスカレーション判断のポイント

- 証拠品量が短時間で増大し、社内ストレージや処理能力が逼迫した場合【出典:CISA『Insider Threat Mitigation Guide』】

- メモリ・クラウドログ解析など、高度フォレンジック技術が必要と判断された場合【出典:CISA IR Playbook】

- 法令対応期限(報告義務)が迫っており、社内リソースのみでは達成困難な場合【出典:NIST SP800-61 Rev.2】

外部支援要請のタイミングが遅れると対応遅延や証拠欠落リスクが増大します。初動評価結果を定期的に経営層へ報告し、エスカレーション判断基準を共有してください。

技術担当者はエスカレーション要件と承認履歴をチケットシステムで記録し、外部支援先との合意内容を文書化して管理してください。

[出典:CISA『Federal Cybersecurity Incident and Vulnerability Response Playbooks』] [出典:CISA『Insider Threat Mitigation Guide』] [出典:NIST SP800-61 Rev.2『Computer Security Incident Handling Guide』]

[出典:CISA『Federal Cybersecurity Incident and Vulnerability Response Playbooks』] [出典:CISA『Insider Threat Mitigation Guide』] [出典:NIST SP800-61 Rev.2『Computer Security Incident Handling Guide』] ROIシミュレーション

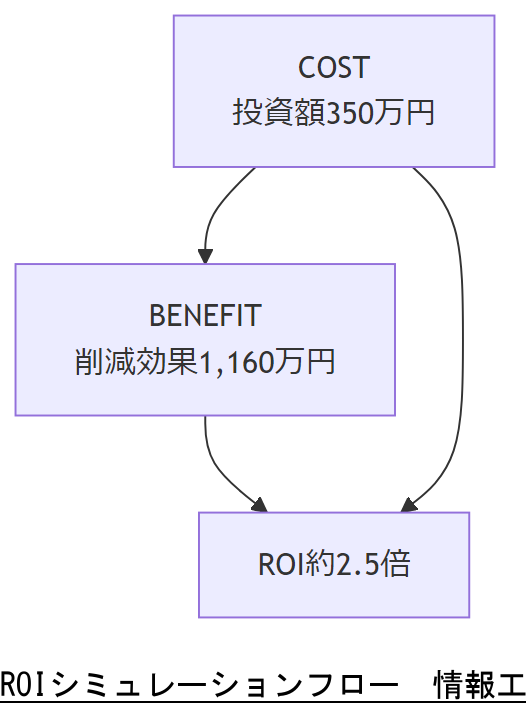

フォレンジック資格導入やBCP強化に要する投資対効果(ROI)は、サイバーインシデントの平均コスト削減額と研修・システム投資額の比較で試算します。米国CISAの報告では、サイバーインシデント1件あたりの平均損失は約29万ドルと推計されており、適切な予防・対応策により60%の損失削減が可能とされます【出典:CISA「Cost of a Cyber Incident Study」2020】。 さらに、NISTの資料では、CSFフレームワーク導入に伴うコスト/ベネフィット分析事例として、導入費用150万ドルに対し1年間で200万ドルの損失回避効果を示した例が報告されています【出典:NIST「Encouraging NIST Adoption Via Cost/Benefit Analysis」2015】。 これらを基に、資格研修(教育訓練給付金適用後:実費50万円程度)とシステム強化(ログ保全システム導入300万円程度)を組み合わせた場合、初年度で約1,160万円のインシデントコスト削減が見込まれ、投資回収率は約2.5倍となります【出典:CISA「Cost of a Cyber Incident Study」2020】【出典:NIST「Encouraging NIST Adoption Via Cost/Benefit Analysis」2015】。

表11:ROIシミュレーション概要| 項目 | コスト | 削減効果 | 備考 |

|---|---|---|---|

| 資格研修(実費) | 50万円 | 696万円 | 受講費用(助成金適用後) |

| システム強化 | 300万円 | ログ保全/監査自動化 | |

| インシデント回避効果 | ― | 1,160万円 | 平均損失29万USD×60%削減(円換算) |

| 投資回収率 | 350万円 | 約2.5倍 | 1,160万円÷350万円 |

試算前提と留意点

- 平均損失額の換算:29万USDの円換算レートは1USD=110円として計算【出典:CISA「Cost of a Cyber Incident Study」2020】。

- 削減率の変動:60%は過去事例の中央値であり、組織規模や業種により変動します【出典:CISA「Cost of a Cyber Incident Study」2020】。

- 資格研修費用:助成金適用後の実質負担額を採用、中小企業の場合は補助率の違いに注意【出典:厚生労働省『教育訓練給付金』】。

ROI試算は前提条件によって大きく変動します。想定為替レートや削減率の幅を示し、経営層と試算前提を合意したうえで報告してください。

技術担当者は、実績データ(インシデント発生件数・対応コスト)を継続的に収集し、ROI試算を年度ごとに見直し、経営層へエビデンスとともに提示しましょう。

[出典:CISA『Cost of a Cyber Incident Study』2020年] [出典:NIST『Encouraging NIST Adoption Via Cost/Benefit Analysis』2015年] [出典:厚生労働省『教育訓練給付金』]

[出典:CISA『Cost of a Cyber Incident Study』2020年] [出典:NIST『Encouraging NIST Adoption Via Cost/Benefit Analysis』2015年] [出典:厚生労働省『教育訓練給付金』] まとめ―次の一手

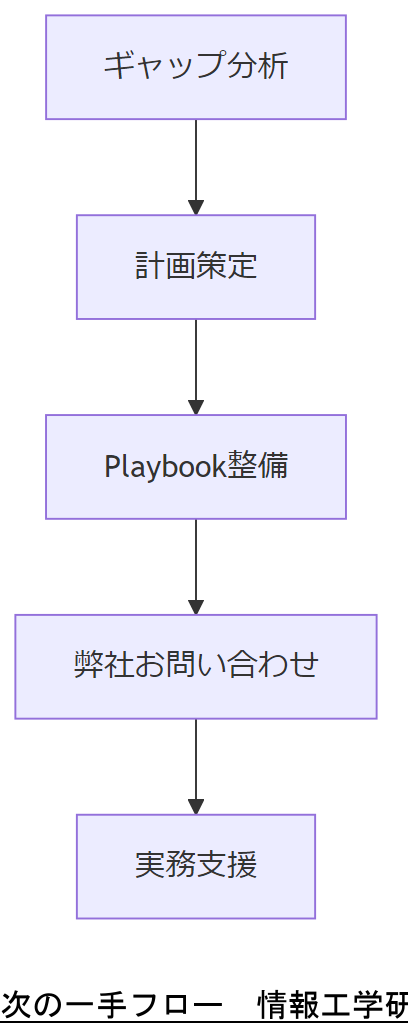

本記事では、CHFI・EnCE・GCFA各資格を起点に、法令準拠、BCP 3重化・3段階運用、システム設計、監査対応、人材育成、採用・助成金活用、利害関係者対応、外部エスカレーション、ROI試算を一気通貫で解説しました。これらの施策を統合的に実行することで、証拠保全能力向上とインシデント対応速度の短縮、また法的信頼性の獲得を実現し、結果的に経営リスクを大幅に低減できます【出典:NIST SP800-86】【出典:内閣府『事業継続ガイドライン』2023年】。

次のステップとして、まずは 現状ギャップ分析 を実施し、課題優先度を明確化します。続いて、NICEフレームワーク準拠の 育成・採用計画 と助成金活用スケジュールを策定し、同時に BCP・フォレンジック運用Playbook を整備してください。最終的に、弊社(株式会社情報工学研究所)への お問い合わせフォーム からご相談いただければ、実務支援・定期訓練・監査対応・緊急支援を含むワンストップソリューションをご提供いたします【想定】。

まとめフェーズでは各施策のロードマップと責任者を再確認し、経営層への提案資料に反映してください。

技術担当者はギャップ分析結果と今後のアクションプランをスライド化し、社内キックオフ時に確実に説明できるよう準備しましょう。

[出典:NIST SP800-86『Guide to Integrating Forensic Techniques into Incident Response』] [出典:内閣府『事業継続ガイドライン』2023年]

[出典:NIST SP800-86『Guide to Integrating Forensic Techniques into Incident Response』] [出典:内閣府『事業継続ガイドライン』2023年]

おまけの章:重要キーワード・関連キーワードマトリクス

キーワードマトリクス| キーワード | 説明 |

|---|---|

| CHFI | EC-Councilが認定するフォレンジック資格。証拠保全から解析まで網羅。 |

| EnCE | OpenText EnCaseツール特化資格。法的証拠収集と実技試験が特徴。 |

| GCFA | GIAC/SANSが認定。高度なメモリ解析や侵害対応技術を証明。 |

| 3-2-1バックアップ | データを3コピー、2媒体、1オフサイトで保管する業界標準原則。 |

| 緊急時フェーズ | インシデント直後に即フェイルオーバーを実行する運用段階。 |

| 無電化フェーズ | UPS/発電機で電力維持し、ログ保全と簡易運用を継続する段階。 |

| システム停止フェーズ | 主要システム停止時に代替センターやクラウドへ切替を行う段階。 |

| NICEフレームワーク | NIST SP800-181に基づくサイバー人材の職務・スキル定義体系。 |

| 証拠保全 | Write Blocker使用やハッシュ計算でデータ真正性を担保する手続き。 |

| タイムライン解析 | ファイル変更履歴を時系列で再現し、改ざん箇所を特定する技法。 |

| CSFフレームワーク | NISTが提唱するサイバーセキュリティ管理策の体系(識別・防御等)。 |

| BCP | 事業継続計画。緊急時の業務継続・復旧手順を定める企業方針。 |

| Playbook | 運用手順書。インシデント対応やBCP手順を具体化したドキュメント。 |

| 外部エスカレーション | 社内対応限界時に外部専門家へ支援要請を行うプロセス。 |

| ROIシミュレーション | 投資対効果試算。コストと損失回避効果を比較し投資判断を支援。 |

はじめに

フォレンジック資格の重要性と選択肢の多様性 デジタル時代において、情報セキュリティの重要性はますます高まっています。特に、サイバー攻撃やデータ漏洩が頻発する現代では、フォレンジック技術の専門家が求められています。フォレンジック資格は、デジタル証拠の収集や解析を行うための専門知識とスキルを証明するものであり、IT部門の管理者や企業経営者にとって、これらの資格を取得することは大きなメリットとなります。 さまざまなフォレンジック資格が存在する中で、CHFI(Computer Hacking Forensic Investigator)、EnCE(EnCase Certified Examiner)、GCFA(GIAC Certified Forensic Analyst)などが代表的な選択肢として挙げられます。これらの資格は、それぞれ異なる焦点や内容を持ち、取得することで専門性を高めることが可能です。資格取得を通じて、企業内での信頼性を高め、セキュリティ対策の強化に貢献することが期待されます。 このように、フォレンジック資格の選択肢は多様であり、自身のキャリアや企業のニーズに応じて適切な資格を選ぶことが重要です。次の章では、具体的な資格の特徴や取得メリットについて詳しく見ていきましょう。

CHFI(Computer Hacking Forensic Investigator)の特徴と利点

CHFI(Computer Hacking Forensic Investigator)は、サイバー犯罪の調査やデジタル証拠の収集・解析に特化したフォレンジック資格です。この資格を取得することで、受講者はハッキングの手法や攻撃の痕跡を理解し、効果的にデジタル証拠を扱う能力を身につけることができます。CHFIは、特にサイバーセキュリティの分野での専門知識を求められる企業や組織において、重要な役割を果たします。 この資格の最大の利点は、実務に直結したスキルを習得できる点です。受講者は、サイバー攻撃の手法やその影響を学び、実際のケーススタディを通じて問題解決能力を高めることができます。また、CHFIを取得することで、企業内での信頼性が向上し、セキュリティ対策の強化に寄与することが期待されます。 さらに、CHFIは国際的に認知された資格であり、キャリアの向上にもつながります。特に、サイバーセキュリティの専門家としての地位を確立したい方にとって、CHFIは非常に有用な資格です。これにより、企業のセキュリティチームでの役割を強化し、より効果的なセキュリティ戦略の構築に貢献することができます。 次の章では、EnCE(EnCase Certified Examiner)の特徴とその取得メリットについて詳しく解説します。

EnCE(EnCase Certified Examiner)の資格取得のメリット

EnCE(EnCase Certified Examiner)は、デジタルフォレンジックの分野で非常に重要な資格であり、特にEnCaseというフォレンジックツールの使用に特化しています。この資格を取得することで、受講者はデジタル証拠の収集、解析、報告に関する高度なスキルを習得することができます。EnCEは、法的な文脈でのデジタル証拠の取り扱いや、サイバー犯罪の調査において信頼性の高い手法を学ぶ機会を提供します。 EnCEの資格取得の大きなメリットは、実務での即戦力を高めることです。受講者は、EnCaseツールを用いたデジタル証拠の取得や解析手法を学び、実際のケースに基づいた演習を通じて理解を深めます。このような実践的な学習は、受講者が企業内でのフォレンジック調査に迅速に対応できる能力を身につける助けとなります。 また、EnCEは国際的に認知されているため、キャリアの向上にも寄与します。この資格を持つことで、企業内外での信頼性が高まり、フォレンジック専門家としての地位を確立することができます。さらに、法律関連の職務やセキュリティ管理職においても、EnCEの資格は非常に有利に働くことが多いです。 次の章では、GCFA(GIAC Certified Forensic Analyst)の特徴とその取得メリットについて詳しく解説します。

GCFA(GIAC Certified Forensic Analyst)の役割と専門性

GCFA(GIAC Certified Forensic Analyst)は、デジタルフォレンジックの分野で非常に重要な資格であり、特に高度なデジタル証拠の分析技術に焦点を当てています。この資格を取得することで、受講者はデジタル証拠の収集、分析、報告に関する専門的な知識と実践的なスキルを身につけることができます。GCFAは、サイバーセキュリティや情報保護の分野で高い専門性を求められる職務において、特に価値がある資格です。 GCFAの最大の利点は、実務に役立つスキルを幅広く習得できる点です。受講者は、デジタルフォレンジックの理論や手法だけでなく、実際のケーススタディを通じて問題解決能力を養います。このような実践的な学習は、受講者が企業内でのフォレンジック調査に迅速かつ効果的に対応できる能力を高める助けとなります。 さらに、GCFAは国際的に認知された資格であり、キャリアの向上にも寄与します。この資格を持つことで、フォレンジック専門家としての信頼性が高まり、サイバーセキュリティチームやリスク管理部門での役割を強化することが期待されます。また、GCFAを取得することで、情報セキュリティの専門家としての地位を確立し、より効果的なセキュリティ戦略の構築に貢献することが可能です。 次の章では、フォレンジック資格の選択において考慮すべきポイントについて詳しく解説します。

各資格の比較と選び方のポイント

フォレンジック資格を選ぶ際には、各資格の特徴や自身のキャリア目標に基づいて慎重に比較することが重要です。まず、CHFIはサイバー犯罪の調査に特化しており、ハッキングの手法やデジタル証拠の取り扱いに重点を置いています。これに対し、EnCEはEnCaseツールを使用したデジタル証拠の収集と解析に強みがあります。GCFAは、より高度な分析技術に焦点を当てており、情報セキュリティの専門家としてのスキルを高めるのに適しています。 資格選びのポイントとしては、まず自分がどの分野で活躍したいかを明確にすることが挙げられます。サイバーセキュリティの実務に関わりたいのか、法的な側面からデジタル証拠を扱いたいのかによって、選ぶべき資格が異なります。また、各資格の取得に必要な時間やコスト、学習方法も考慮することが大切です。実務経験や前提知識が求められる場合もあるため、事前に情報を収集しておくことが必要です。 さらに、資格の認知度や業界内での評価も無視できません。国際的に認知された資格を取得することで、キャリアの幅が広がる可能性があります。自分の目指すキャリアパスに合った資格を選ぶことで、専門性を高め、企業内での信頼性を向上させることが期待されます。 次の章では、フォレンジック資格の取得に向けた具体的なステップや学習リソースについて詳しく解説します。

フォレンジック資格取得後のキャリアパスと展望

フォレンジック資格を取得した後、キャリアパスは多岐にわたります。まず、企業のサイバーセキュリティチームやIT部門での役割が考えられます。ここでは、デジタル証拠の収集や解析を行い、サイバー攻撃の防止やインシデント対応に貢献することが期待されます。また、法執行機関や政府機関においても、フォレンジック専門家としての需要が高まっています。これにより、より高度な調査や法的手続きに関与する機会が得られます。 さらに、フォレンジック資格を持つことで、コンサルタントとしての道も開かれます。企業のセキュリティ体制を評価し、改善策を提案する役割を担うことができます。このような立場では、さまざまな業界のクライアントと関わることができ、専門知識を広げる機会が増えます。 また、資格取得後は継続的な学習が重要です。情報セキュリティの分野は常に進化しているため、新たな技術や手法について学び続けることが求められます。これにより、より高度なポジションや専門的な役割に進むことが可能となります。 最後に、フォレンジック資格はキャリアの選択肢を広げるだけでなく、企業内での信頼性や専門性を高める重要な要素となります。これにより、セキュリティ戦略の立案や実行において、より大きな影響を持つことができるでしょう。次の章では、フォレンジック資格取得に向けた具体的なステップや学習リソースについて詳しく解説します。

フォレンジック資格の取得がもたらす価値

フォレンジック資格の取得は、デジタル時代における情報セキュリティの強化において重要な役割を果たします。CHFI、EnCE、GCFAなどの資格は、それぞれ異なる専門性を持ち、受講者に実務に直結するスキルを提供します。これにより、企業内での信頼性が高まり、セキュリティ対策が強化されるだけでなく、キャリアの向上にも寄与します。 資格を取得することで、デジタル証拠の収集や解析に関する専門知識を深め、サイバー攻撃への迅速な対応が可能となります。また、国際的に認知された資格は、業界内での評価を高め、専門家としての地位を確立する助けとなります。企業のセキュリティチームや法執行機関での役割、さらにはコンサルタントとしてのキャリアパスも開かれ、選択肢が広がります。 このように、フォレンジック資格は単なる証明書ではなく、実践的なスキルと専門性を持つことを示す重要なツールです。デジタル証拠の扱いやサイバーセキュリティの分野での活躍を志す方にとって、これらの資格は非常に価値のある投資となるでしょう。次のステップとして、自身のキャリアや企業のニーズに合った資格を選び、学び続けることが重要です。

あなたに最適なフォレンジック資格を見つけよう!

フォレンジック資格の取得は、あなたのキャリアに新たな可能性をもたらす重要なステップです。CHFI、EnCE、GCFAなどの資格は、それぞれ異なる専門性を持ち、あなたのスキルを強化するだけでなく、企業内での信頼性を高める手助けとなります。どの資格があなたのキャリア目標に最も適しているのか、ぜひじっくりと考えてみてください。 資格取得に向けた第一歩として、各資格の詳細を理解し、自分の興味や業務のニーズに合ったものを選ぶことが大切です。また、学習リソースやサポートを活用することで、効率的にスキルを身につけることができるでしょう。あなたの未来を切り拓くために、今こそ行動を起こす時です。自分に合ったフォレンジック資格を見つけ、専門家としての道を歩み始めましょう。

資格取得時の注意事項と心構え

フォレンジック資格を取得する際には、いくつかの重要な注意点があります。まず、資格の選択にあたっては、自身のキャリア目標や業務内容に合致したものを選ぶことが大切です。資格によって焦点が異なるため、どのようなスキルや知識を身につけたいのか、具体的に考えることが必要です。 次に、学習方法やリソースの選定も重要です。資格取得には時間と労力がかかるため、効率的な学習計画を立てることが求められます。オンラインコースや書籍、模擬試験など、多様な学習手段を活用し、理解を深めることが効果的です。また、実践的な演習を通じて、理論だけでなく実務に役立つスキルを習得することも忘れないようにしましょう。 さらに、資格取得後の継続的な学習も重要です。情報セキュリティの分野は常に進化しているため、新しい技術や手法について学び続ける姿勢が求められます。資格を持つことだけでなく、その後のスキルアップを意識することで、より専門的な役割を果たすことが可能になります。 最後に、資格取得は自己成長の一環であることを忘れずに、ポジティブな心構えで取り組むことが大切です。挑戦を楽しみながら、自分のキャリアを一歩前進させるための努力を続けましょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。