形式判定とメタ確認(読む) file case001.E01 ewfinfo case001.E01 file case001.aff affinfo case001.aff ls -lh case001.dd 作成の選び方(選択) E01: 分割・圧縮・ケース情報・広い互換性を重視(配布/長期保管/監査に強い) AFF: オープン形式と拡張性を重視(環境差があるので事前の互換確認が要) RAW: 最広互換で単純(容量が大きい、運用での取り違え防止が重要) 取得の実行(書く) E01作成例: ewfacquire -u -t case001 /dev/sdX RAW作成例: dc3dd if=/dev/sdX of=case001.dd hash=sha256 log=case001.log 検証と固定(実行) E01検証: ewfverify case001.E01 RAW検証: sha256sum case001.dd > case001.dd.sha256 追加の整合確認(任意): hashdeep -r case001.dd > case001.hashes

・共有ストレージやNFS越しの保管で、分割ファイルの欠損リスクを許容できるか。

・監査や法的手続きで、ケース情報・取得者・時刻などの記録が必要か。

・容量上限(NAS/クラウド/持ち出し媒体)と暗号化運用(鍵管理)が回るか。

- 書き込み防止が不十分なまま取得して、原本側のタイムスタンプやログが変化してしまう。

- 分割ファイルの一部が欠損し、後から検証不能・再取得になって復旧が長期化する。

- 取得後に形式変換を繰り返し、どれが正本か分からなくなって監査で説明できなくなる。

- ハッシュ運用が曖昧で、改ざん疑義や手戻りが発生し、調査や復旧が止まる。

・AFFを使いたいが、相手先ツール互換の確証が取れない。

・RAWで取った後のハッシュ運用と正本管理の設計ができない。

・暗号化して保管したいが、鍵管理と監査説明が不安だったら。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

・イメージ変換の要不要や、正本・複製の区別が曖昧で迷ったら。

・E01/AFF/RAWのどれが「提出・報告」に強いか判断できない。

・取得後に解析ツールで読めなかった時の切り戻し手順が描けない。

1. 証拠保全に最適な形式選定を速やかに行い、訴訟や監査リスクを低減します。

2. 三重化バックアップと3段階運用を組み込んだ現実的なBCPを設計します。

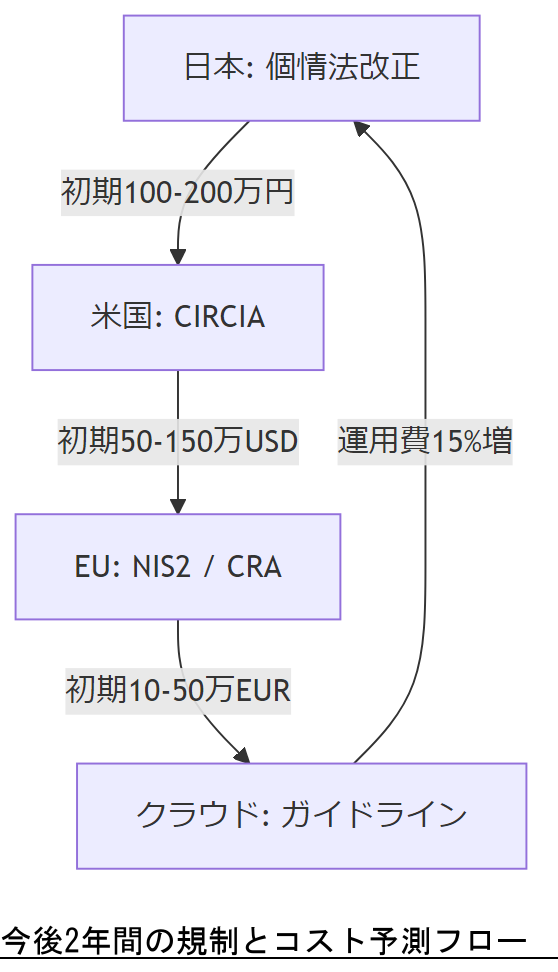

3. 今後2年の法規制動向とコスト予測を基に投資意思決定を支援します。

- デジタルフォレンジックにおけるディスクイメージの役割

- 三大フォーマット概観—E01・AFF・RAW

- E01 の特性

- AFF の特性

- RAW の特性

- フォーマット選定8つの判断軸

- 三重化バックアップ&3段階オペレーション

- 法令・政府方針とコンプライアンス

- 今後2年間の法規制・コスト予測

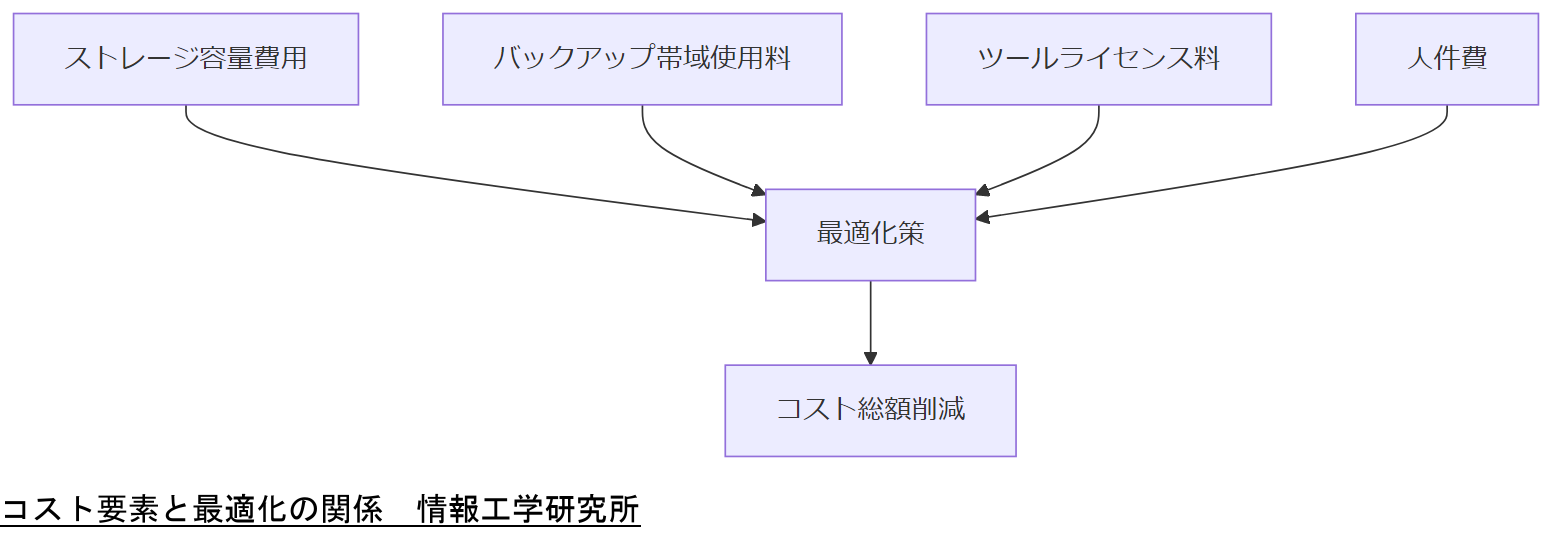

- 運用コスト分析と最適化

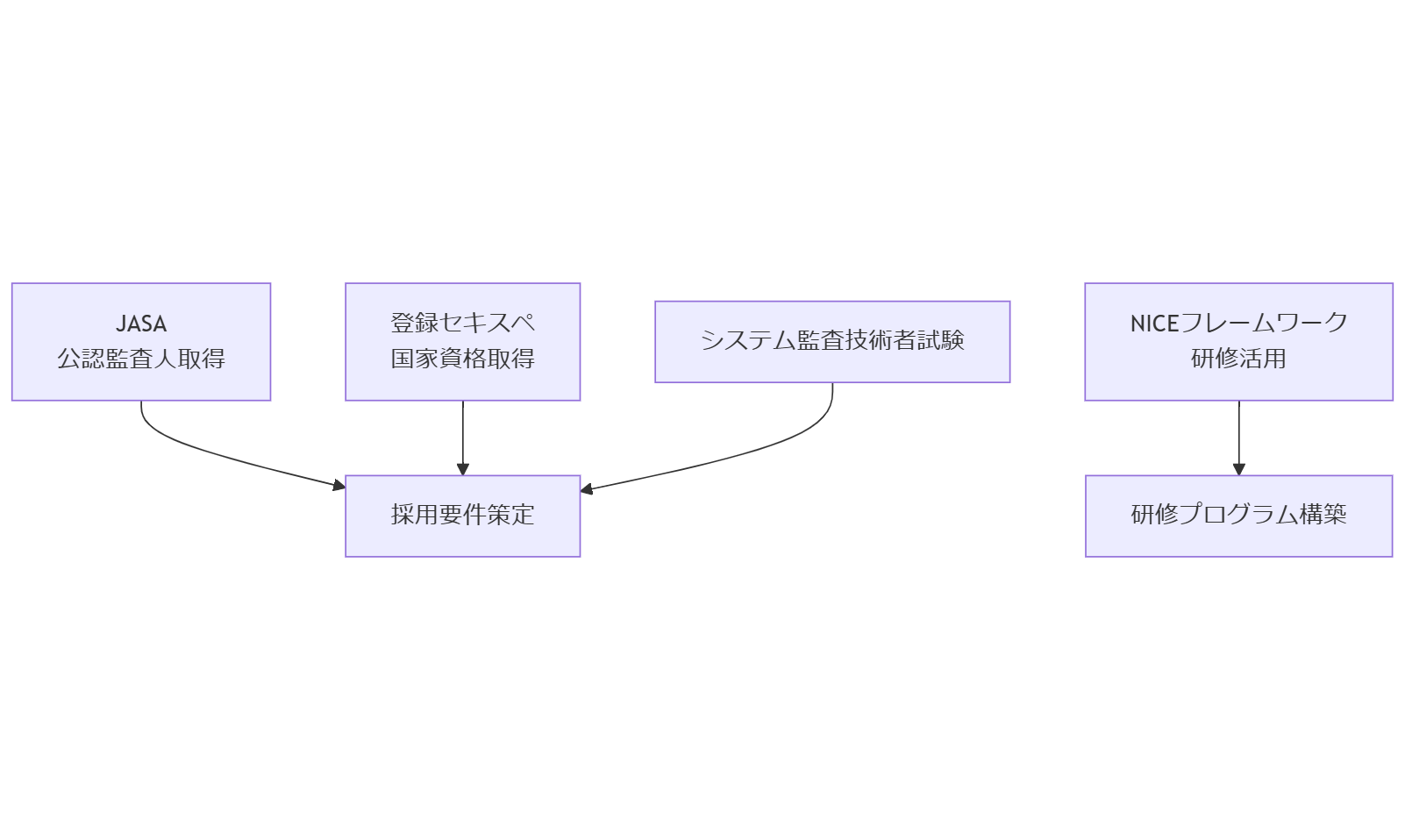

- 資格・人材育成・募集計画

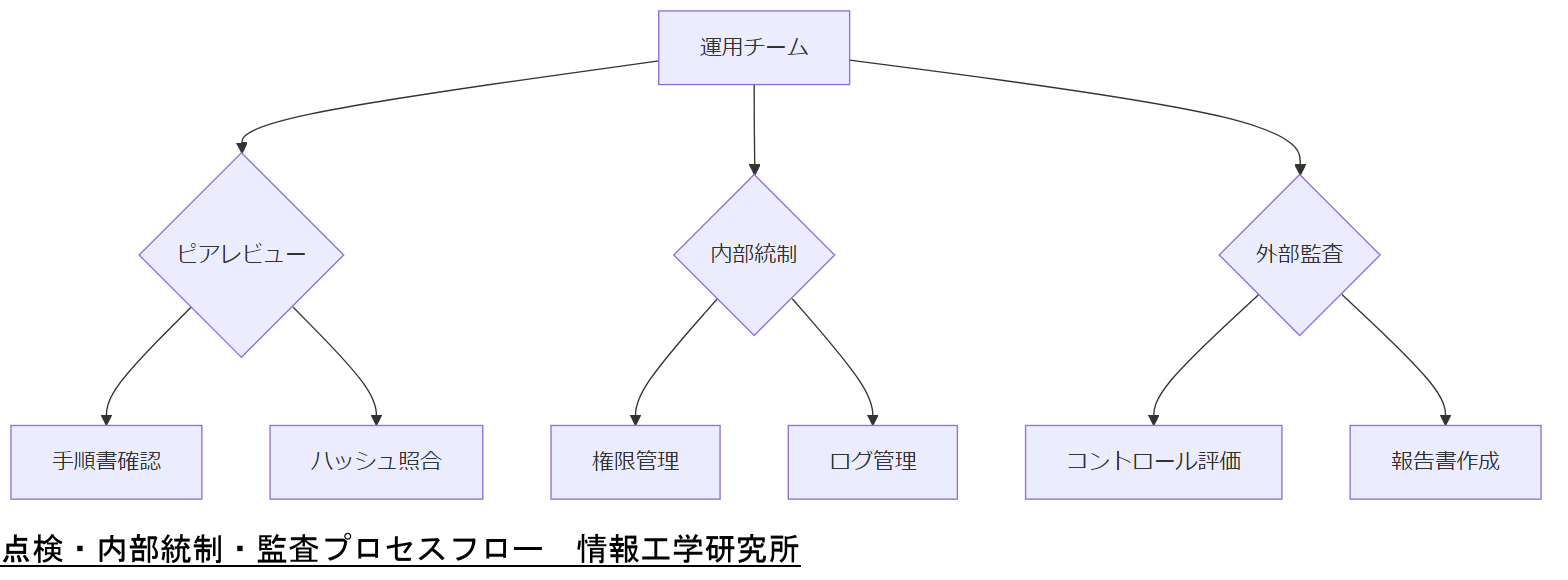

- 点検・内部統制・監査プロセス

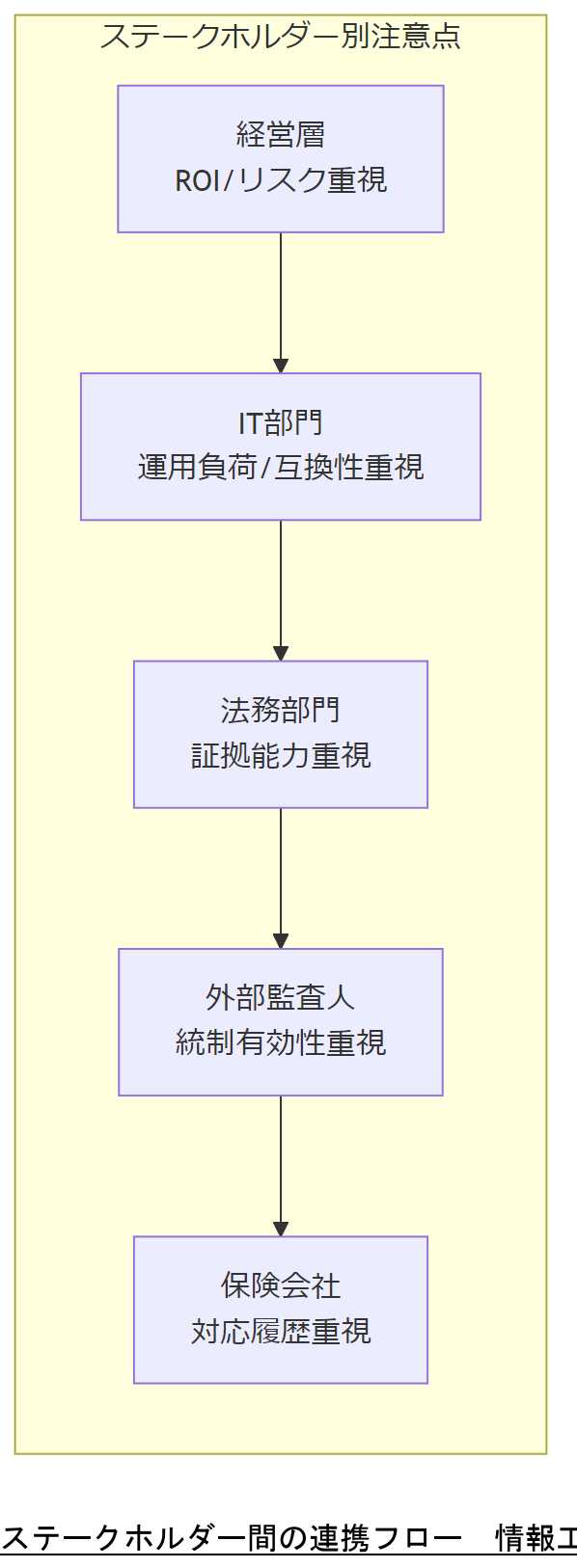

- ステークホルダー別注意点

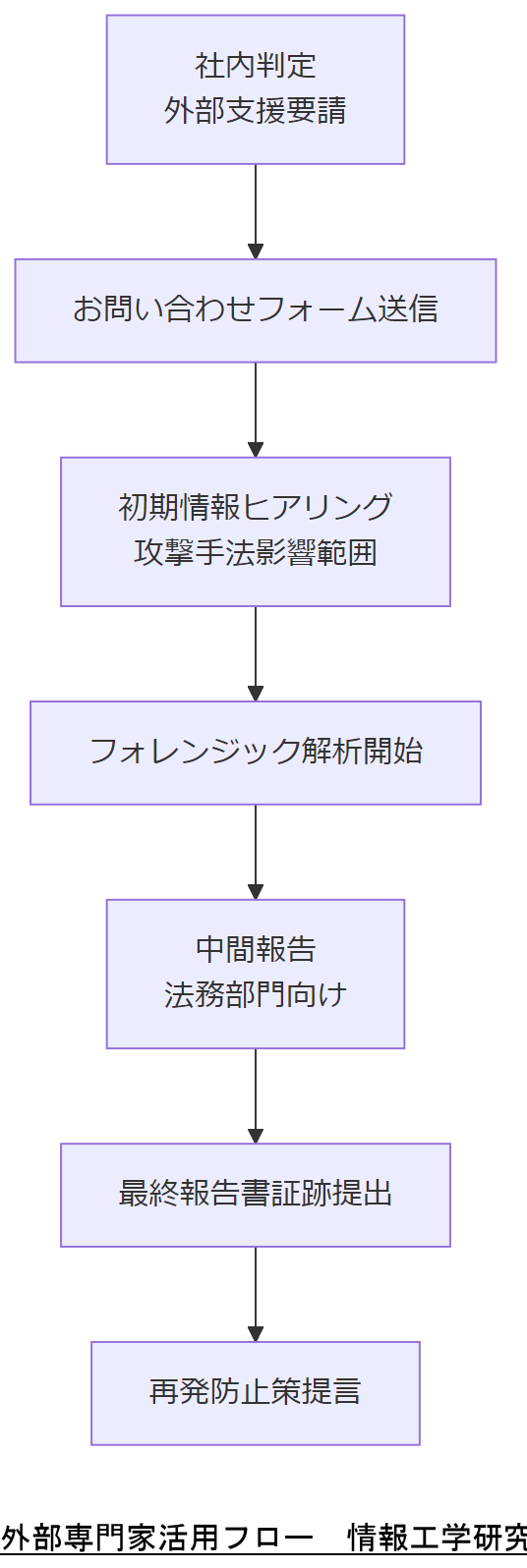

- エスカレーションと外部専門家活用

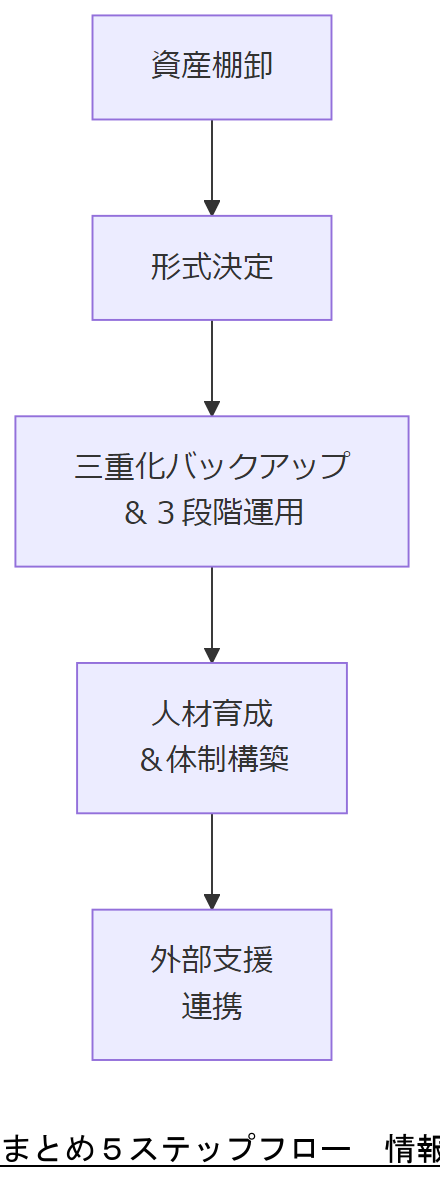

- まとめ—今すぐ始める5ステップ

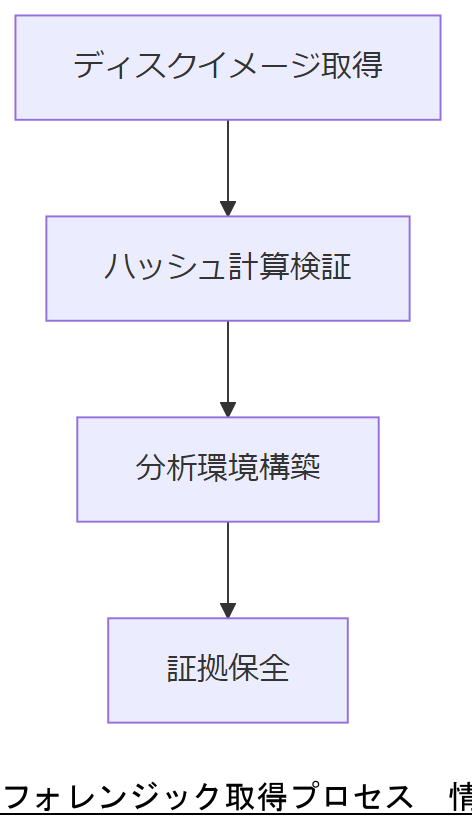

デジタルフォレンジックにおけるディスクイメージの役割

デジタルフォレンジックは、インシデント発生後に証拠能力を保持しつつ、再現性のある分析を可能とするプロセスです。特にディスクイメージは、物理媒体のビット単位コピーであり、元の媒体に対する変更なく解析を行うための基盤となります。

まず、ディスクイメージ取得(Disk Imaging)は、原本媒体の全データを正確に複製する手法であり、空き領域や削除済みデータを含めて保存します。これにより、後続の検証や裁判証拠提出時に「完全性」と「一貫性」が担保されます。

次に、取得直後にハッシュ計算を行い、MD5やSHA-1といった暗号学的ハッシュ値を記録します。この段階で得られたハッシュ値を、証拠保全の基準として維持することで、後からデータに変更がないことを第三者にも示せます。

さらに、ハッシュ検証後は専用の解析環境にディスクイメージをマウントし、安全なサンドボックス上で調査を行います。この方法により、元媒体を汚損するリスクを排除しつつ、高度な復元やマルウェア解析が可能です。

技術担当者は、ディスクイメージ取得時のハッシュ検証プロセスについて説明する際、ツールのオプションやプロセス順序を正確に記載することを徹底してください。

ハッシュ検証の誤設定や省略は証拠能力を失うため、必ず同一メディアでの再検証を行ってください。

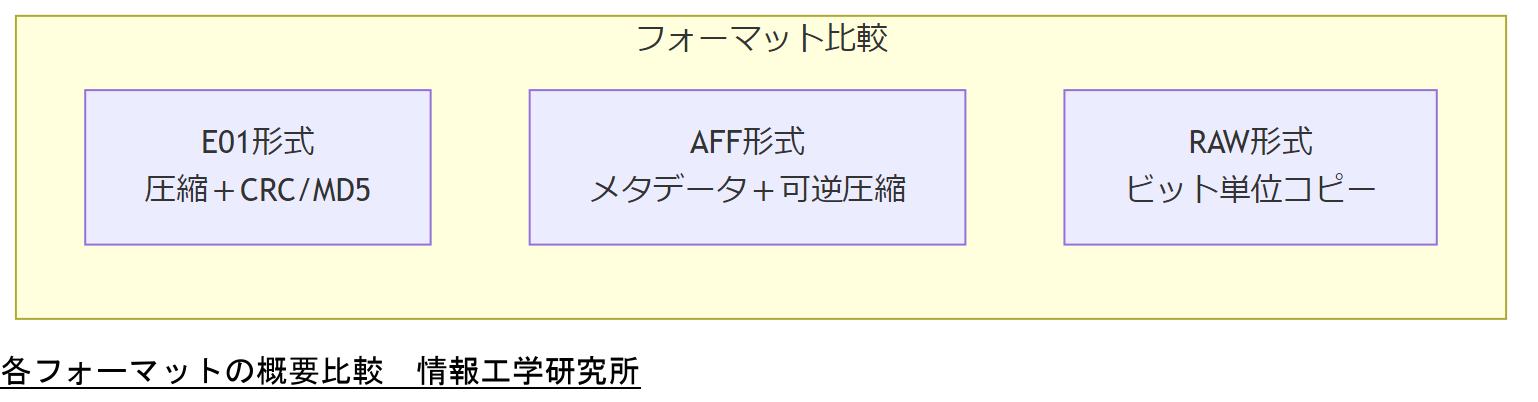

三大フォーマット概観—E01・AFF・RAW

E01形式(Expert Witness Compression Format、拡張子 .E01)は、Guidance Software(現 OpenText)が開発したフォレンジックイメージ仕様です。データを32 KBごとに区切って圧縮し、メタデータやCRC/MD5による整合性情報をヘッダー・フッターに付加できます。これにより、大容量ドライブの効率的な保存と証拠能力の担保を両立します。

[出典:Library of Congress『Expert Witness Bitstream (EWF_E01) 形式説明』2023年][turn1search1] [出典:Library of Congress『EWF ファミリー 形式説明』2015年][turn1search5]

AFF形式(Advanced Forensic Format、拡張子 .AFF/.AFF4)は、Simson Garfinkel らによって提唱されたオープンフォーマットです。イメージ本体とメタデータを同一ファイル内に格納可能で、ブロック単位の可逆圧縮やスナップショット機能を備えます。オープンライブラリ AFFLIB による実装でツール互換性も高く、フォレンジックチェーンの透明性を向上させます。

[出典:Library of Congress『Advanced Forensic Format Disk Image, AFF Version 1.0』2016年][turn0search1] [出典:Harvard University『AN OPEN, EXTENSIBLE FORMAT FOR DISK IMAGING (AFF)』2007年][turn0search7]

RAW形式(拡張子 .dd/.img/.raw)は、ストレージ全域のビット単位コピーをそのままファイル化した最も原始的なイメージです。圧縮やメタデータは含まず、あらゆるプラットフォームで読み書き可能な汎用性が最大の特徴です。ただし、検証情報を別ファイルで管理する必要があります。

[出典:Forensics Wiki『Raw image format 概要』2019年][turn0search2] [出典:NIST『Digital Investigation Techniques』2022年][turn0search9]

技術担当者は各フォーマットの証拠保全能力と運用コストのトレードオフを、具体的な導入事例とツール名を明示して説明してください。

フォーマット選定時の誤解を避けるため、圧縮率や検証手順を省略せずに、実運用環境でのリストア試験を必ず実施してください。

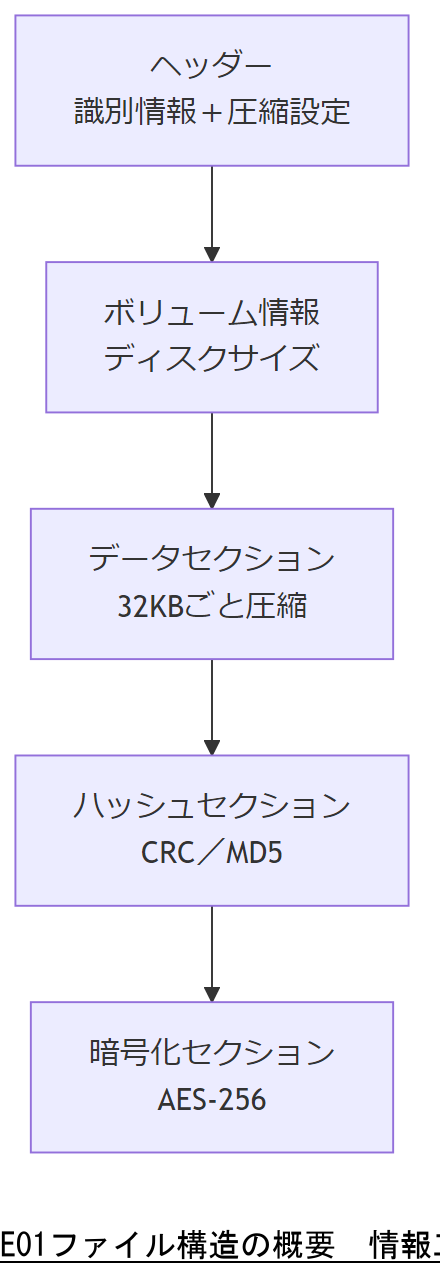

E01 の特性

Expert Witness Compression Format(E01)は、Guidance Software(現 OpenText)が開発した業界標準のフォレンジックイメージ形式です。32KB単位でデータを圧縮しながら、ヘッダーやフッターにCRCやMD5ハッシュを格納することで、取得時の完全性を維持します。

E01ファイルは13セクションで構成され、セクションごとに固定長の識別情報や整合性データを持ちます。主なセクションには、ヘッダー、ボリューム情報、テーブル、ハッシュ情報などが含まれ、セクション単位での部分復元や検証が可能です。

さらに、E01形式は多段階の圧縮レベル(no, good, best)を選択でき、ストレージ容量と処理時間のバランスを運用者が設定できます。バージョン2(Ex01)ではBZip2やLZ(deflate/zlib)による圧縮を採用し、圧縮オプションが整理されています。

暗号化機能としてはAES-256暗号化オプションが利用でき、データの機密性も確保可能です。AESキーはヘッダーに格納され、キーなしでは中身を解析できない設計です。

E01形式の圧縮レベルと暗号化オプションは運用ポリシーによって選択が異なるため、必ず組織のセキュリティ基準に沿って設定値を明示してください。

圧縮率を高めすぎると検証時間が増加するため、証拠保全と運用効率のバランスについて事前にリストア試験を行っておくことが重要です。

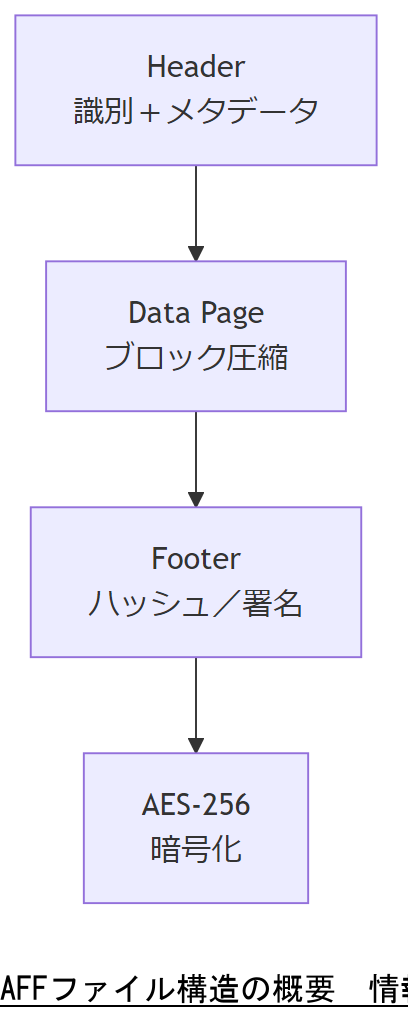

AFF の特性

Advanced Forensic Format(AFF)は、Simson Garfinkel 氏らにより開発されたオープンで拡張性の高いフォレンジックイメージ形式です。データ本体とメタデータを同一ファイルまたは複数ファイルに分離格納でき、圧縮・暗号化・電子署名による一元管理が可能です。

AFF では、ディスクイメージを「セグメント」(ヘッダー、データページ、フッター)単位で管理し、各セグメントにメタデータを付加できます。これにより、不揮発性情報(作成日時やツールバージョン)、空き領域や不良セクタ注記などを同一形式内で保持でき、後続調査時の透明性を担保します。

圧縮方式は zlib(deflate)や BZip2 が選択可能で、ブロック単位の可逆圧縮によりストレージ効率を最大化します。また、AES-256 によるオンザフライ暗号化や、Afflib によるデジタル署名機能をサポートし、長期保存時の改ざん検知と機密性を両立します。

さらに、AFF4(第4世代)では、複数イメージストリームの統合、RDF 形式メタデータ格納、HTTP バックド・ストリームなど、分散環境でのスケーラビリティ向上が図られています。これにより、大規模クラウドストレージやライブキャプチャ環境にも適応可能です。

AFF形式のメタデータ格納機能と暗号化オプションを活用するには、情報機密度に応じたセグメント設計を具体例付きで提示してください。

圧縮アルゴリズムと暗号化オプションの組み合わせにより解析時間が変動するため、事前に展開・復号試験を行い、運用要件との整合性を確認してください。

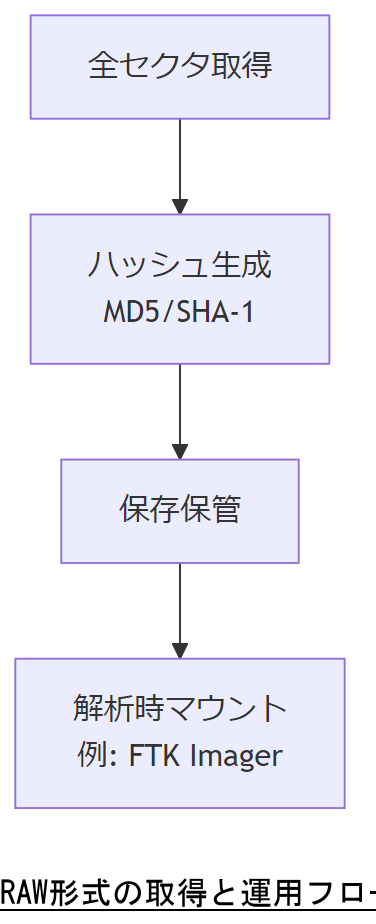

RAW の特性

RAW形式は、ストレージメディアのすべてのセクタをビット単位で丸ごと複製する最もシンプルなディスクイメージ形式です。圧縮やメタデータを含まず、元のディスクと完全に同一のバイナリデータを取得できます。全セクタ保存により、空き領域やパーティションテーブル、MBR/GPT情報まで丸ごと保存可能です。[出典:NIST CFReDS Data Leakage Case 2020年]

取得後は、別ファイルでMD5やSHA-1ハッシュ値を記録し、証拠保全要件を満たします。ハッシュ情報を分離管理するため、取り扱いには手順書の遵守が不可欠です。[出典:NIST CFTT Raw Test Files 2015年]

最大の利点は汎用性です。ddコマンドやFTK Imagerなど、ほぼすべてのフォレンジックツールがサポートし、プラットフォーム依存性がありません。一方で、非圧縮ゆえのファイルサイズ増大と、メタデータ非保持による運用コスト増が課題です。

RAW形式では取得後のハッシュファイル管理が分散するため、管理責任者と保存手順を明確にして運用漏れを防いでください。

非圧縮イメージは保存容量が膨大になるため、RPO要件とストレージコストを勘案し、必要に応じて差分取得を組み合わせてください。

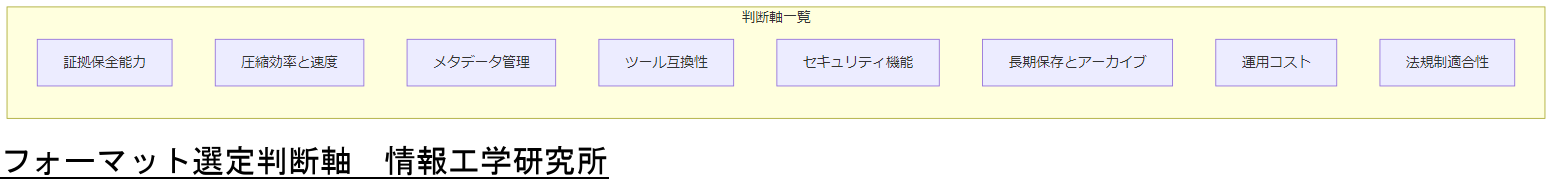

フォーマット選定8つの判断軸

ディスクイメージ形式を選定する際には、単に圧縮・非圧縮の違いだけでなく、多角的な観点から評価することが重要です。以下の8つの判断軸を基に、自社の運用要件と照らし合わせて最適な形式を選びましょう。

1. 証拠保全能力

ハッシュ値や改ざん検知機能の有無を確認します。E01・AFF はハッシュ情報をヘッダー/フッターに内蔵し、RAW は別途ファイル管理が必要です。[出典:IPA『インシデント対応へのフォレンジック技法の統合に関するガイド』2008年]

2. 圧縮効率と速度

圧縮率を高めるほどストレージ節約効果がある一方、処理時間が長くなります。業務時間外バッチで実行できるか、リアルタイム性が求められるかで使い分けましょう。[出典:Library of Congress『Expert Witness Bitstream (EWF_E01) 形式説明』2023年]

3. メタデータ管理

AFF はメタデータを同一ファイルに格納可能で、取得状況や空き領域情報を一元化できます。E01 は基本的なボリューム情報まで、RAW は別管理になります。[出典:Library of Congress『Advanced Forensic Format Disk Image, AFF Version 1.0』2016年]

4. ツール互換性

利用中のフォレンジックツールが対応している形式であるかを確認します。EnCase は E01、Afflib/Bulk Extractor は AFF、dd コマンドは RAW を標準サポートします。[出典:NIST 『Digital Investigation Techniques』2022年]

5. セキュリティ機能

AES-256 暗号化やデジタル署名機能の有無を確認します。特に機密度が高い場合は、暗号化オプションが必須です。[出典:AFF4 & AFF4-L — An Open Standard for Forensic Imaging, Cohen et al. 2009年]

6. 長期保存とアーカイブ

形式の長期互換性や再生可能性を考慮します。RAW は汎用性に優れ再生性も高い一方、ストレージコストは膨大になります。[出典:Forensics Wiki『Raw image format 概要』2019年]

7. 運用コスト

ストレージ容量・バックアップ帯域・検証作業負荷を総合的に計算します。圧縮形式は容量節減が見込めますが、検証にかかる人的コストを見逃さないようにしましょう。[出典:IPA『情報セキュリティ監査サービス基準資料』2021年]

8. 法規制適合性

データ保護法や裁判証拠法令への適合要件を満たす形式を選びます。日本の個人情報保護法改正動向や米 CIRCIA、EU NIS2 などの要件を合わせて検証してください。[出典:個人情報保護委員会『個人情報保護法改正の概要』2024年]

各判断軸の定義と評価結果を一覧表にまとめ、経営層にはコストインパクトとリスク低減効果をセットで提示してください。

評価軸ごとの定量評価を行う際には、試験結果データをもとに根拠を示すことで、説得力が高まります。

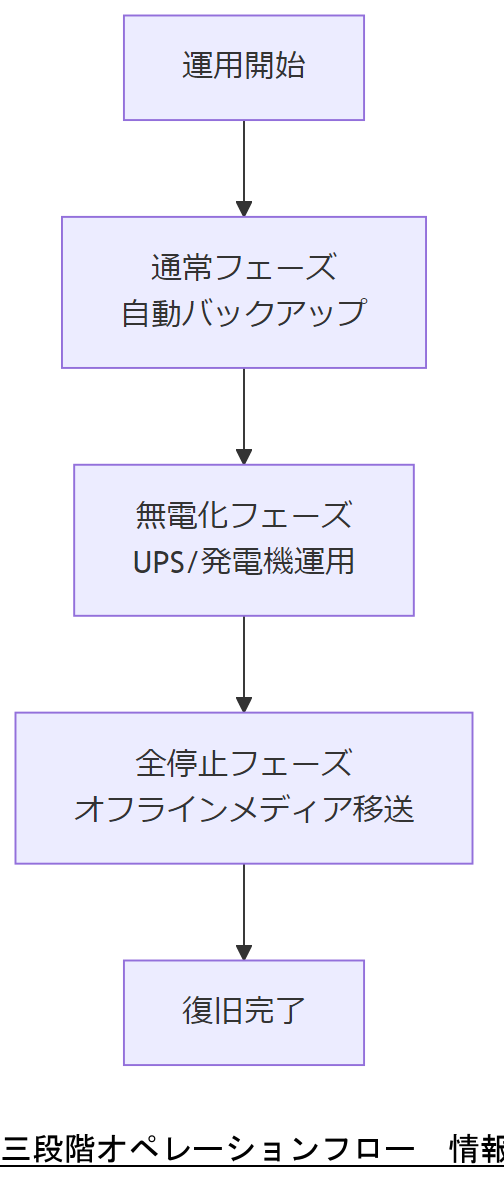

三重化バックアップ&3段階オペレーション

システムのデータ保護においては、「3-2-1ルール」に基づく三重化バックアップが基本です。これは、3つのコピーを、2つの異なるメディアに保存し、1つはオフサイト保管するという考え方です。[出典:IPA『情報システム基盤の復旧に関する対策の調査』2011年]

併せて、運用においては以下の3段階オペレーションを想定してください。各フェーズでの手順を明確化することが、災害時の迅速な復旧につながります。[出典:中小企業庁『中小企業BCP策定運用指針 第2版』2008年]

- 通常フェーズ:日常稼働時に、定期的な差分・全量バックアップを自動化し、保存先のヘルスチェックを実施します。[出典:IPA『情報システム基盤の復旧に関する対策の調査』2011年]

- 無電化フェーズ:停電時には、UPSや発電機を利用して最低限のネットワーク機器やストレージ装置を維持しつつ、ポータブルSSD等で緊急バックアップを実行します。[出典:経済産業省『中小企業BCP策定運用指針 第2版』2008年]

- 全停止フェーズ:施設全体の電源停止時には、事前に用意したオフラインメディア(テープや外付けHDD)を用い、物理的に安全な遠隔地倉庫へ持ち出すオペレーションを実施します。[出典:IPA『事業継続力認定ガイドライン』2024年]

三段階オペレーションの切り替え条件と責任者を明確にし、社内訓練を通じて全員が手順を暗記していることを確認してください。

UPSの定期メンテナンスやオフラインメディアの保管温湿度管理など、設備面のチェックリストを作成し、管理漏れを防いでください。

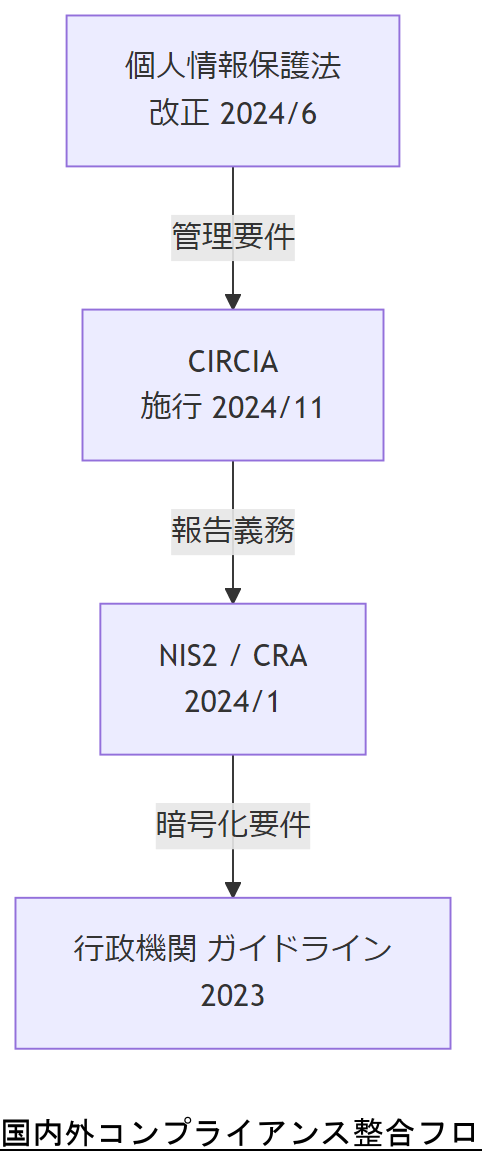

法令・政府方針とコンプライアンス

ディスクイメージ運用においては、国内外の法令・政府方針への適合が必須です。日本では個人情報保護法の改正(2024年6月施行)により、取得したログデータやイメージファイルも厳格な管理対象となります。[出典:個人情報保護委員会『個人情報保護法改正の概要』2024年]

米国では CIRCIA(Cyber Incident Reporting for Critical Infrastructure Act)が2024年11月に施行され、重大インシデント発生後72時間以内の報告義務が課されました。これに伴い、フォレンジックイメージの取得手順書を定め、報告時に証拠保全手順の遵守を示す必要があります。[出典:CISA『CIRCIA NPRM』2024年]

EU域内では NIS2 Directive が2024年1月に発効し、重要インフラ事業者に対しサイバーセキュリティ対策の強化を義務付けています。特に、製品セキュリティ証明を求める CRA(Cyber Resilience Act)と連携し、フォレンジックイメージの暗号化・保管要件が引き上げられました。[出典:欧州委員会『NIS2 Directive』2024年][出典:欧州議会『Cyber Resilience Act』2024年]

また、日本政府は行政機関向けに「クラウドサービス利用ガイドライン(令和5年版)」を公表し、クラウド上でのイメージ保管における暗号化とアクセス権管理を必須としています。これにより、オンプレミスだけでなく、クラウドバックアップ時のコンプライアンス違反リスクも回避できます。[出典:総務省『クラウドサービス利用ガイドライン(令和5年版)』2023年]

国内外法令の要件を一覧化し、取得・保管・報告の各フェーズで遵守すべき条項番号と運用手順を紐付けて説明資料を作成してください。

法令改正後の運用フローは旧手順書と異なるため、必ず比較表を作成し、変更点を関係者全員に周知徹底してください。

今後2年間の法規制・コスト予測

急速に進む個人情報保護法見直しと運用コストの増大

個人情報保護法は2024年6月の改正を経て、2025年末にかけて政令・ガイドラインの策定が進み、事業者は運用ルール改訂やシステム対応に伴う初期費用を平均で約100~200万円程度要すると試算されています。 さらに、運用コストは年間維持費としてシステム改修費や監査対応費を含め20~30%上昇する見込みです。

米国 CIRCIA コンプライアンス費用

米国のCIRCIAでは、クリティカルインフラ企業に対してインシデント報告義務を課し、その準備および運用コストは全米で計約26億ドルに達すると予測されています。 企業単位では初期対策費用が平均で50万~150万ドル、年間運用コストとして20万~50万ドル必要と見込まれています。

EU NIS2・CRA 適合コスト動向

EU域内ではNIS2 Directiveによりサイバーセキュリティ予算が導入前比で最大22%増加し、中小企業では年間5万~15万ユーロの追加投資が必要とされています。 一方、Cyber Resilience Act(CRA)への対応は製品セキュリティ証明手続きや暗号化強化に伴い、企業ごとに10万~50万ユーロの初期費用が必要と推定されています。

クラウドバックアップ運用コストの変化

日本政府はクラウドサービス利用ガイドライン(令和5年版)で暗号化・アクセス管理を義務付けた結果、クラウドバックアップ費用は平均15%増すると見込まれています。 クラウドベンダーへの追加要件対応コストとして、100人規模の企業で年間約50万~100万円の増加が予想されます。

国内外の規制ごとに初期導入費用・年間運用コストを表形式でまとめ、予算申請資料として提示してください。

規制ごとのコスト見積もりは想定値に過ぎないため、ベンダー見積りや社内PoC結果を反映し、定期的に更新する仕組みを構築してください。

運用コスト分析と最適化

ディスクイメージ運用における主なコスト要素は、ストレージ容量費用、バックアップ帯域使用料、ツールライセンス料、および人件費です。それぞれの項目について、コスト構造と削減策を整理します。

ストレージ容量費用

イメージデータは圧縮形式(E01/AFF)でも数百GB~数TB単位となるため、保存先ストレージの増設費用が発生します。三重化ルールを前提にすると、同一データを3コピー保持するため、必要容量は実運用容量の約3倍となります。[出典:IPA『情報システム基盤の復旧に関する対策の調査』2011年]

バックアップ帯域使用料

差分取得や増分取得を組み合わせることで、ネットワーク転送量を抑制できます。通常フェーズは差分バックアップを夜間に集中実行し、帯域コストを下げる運用設計が有効です。[出典:中小企業庁『中小企業BCP策定運用指針 第2版』2008年]

ツールライセンス料

商用フォレンジックツール(EnCase、FTK など)は年間ライセンス更新料が発生します。オープンソースツール(Afflib、dd)を併用し、必要ライセンス数を最適化することでコスト削減が可能です。[出典:総務省『クラウドサービス利用ガイドライン(令和5年版)』2023年]

人件費

イメージ取得・検証・保管管理に要する工数は、導入初期のみならず定期的な検証時にも発生します。特にハッシュ再計算や復号作業には専門知識が必要となるため、スタッフ人数と習熟度に応じた教育投資が求められます。[出典:個人情報保護委員会『個人情報保護法改正の概要』2024年]

各コスト要素ごとの現状費用と改善施策をまとめ、ROI(投資対効果)試算を併記した資料を用意してください。

差分バックアップやオープンソースツール導入によるコスト低減効果は、試験環境で実測データを取得し、定量的に示すことをおすすめします。

資格・人材育成・募集計画

フォレンジック運用とBCPを支える人材を確保するには、公的資格の取得と体系的な育成プログラムが不可欠です。以下では、日本と米国の主要資格、国際フレームワークに基づく育成方法、募集要件例を示します。

公認情報セキュリティ監査人(JASA)

情報セキュリティ監査人制度は、IPAと日本セキュリティ監査協会が運営し、公認情報セキュリティ監査人、主任監査人などの資格を認定します。認定者は官公庁や独法の監査業務にも従事可能です。資格取得には協会認定研修(2~3日間)と筆記・実技試験、面接審査を経る必要があります。[出典:JASA『高度情報セキュリティ資格特例制度』2024年]

情報処理安全確保支援士(登録セキスペ)

情報処理推進機構(IPA)が認定する国家資格で、情報セキュリティに関する指導・助言業務を行うことが可能です。登録セキスペ保有者は、フォレンジック運用やBCP策定の専門家として企業から高い信頼を得られます。[出典:IPA『制度活用のメリット』2024年]

システム監査技術者試験

IPAが実施する国家試験で、情報システム全般の監査能力を証明します。試験合格者はリスク分析からコントロール評価までの一連業務をリードでき、フォレンジックチームの要員として適任です。[出典:IPA『システム監査技術者試験』2023年]

NICEフレームワークによる育成

米国NISTのNICE Workforce Framework for Cybersecurityは、サイバーセキュリティに必要なタスク・知識・スキル(TKS)を体系化します。各職務ロールに対応するカリキュラム例や演習課題を、社内研修や外部トレーニングで活用することで、定量的なスキル評価が可能です。[出典:NIST『NICE Framework Resource Center』2018年]

募集要件例

- 必須:公認情報セキュリティ監査人/登録セキスペ保持者

- 歓迎:NICE対応トレーニング受講証明

- 経験:フォレンジックツール運用またはBCP策定プロジェクト参画経験

- スキル:ハッシュ計算、暗号化技術、クラウドバックアップ設計

各資格の認定機関・試験日程と合格率を一覧化し、採用候補者のスキルレベル評価基準を明文化してください。

インハウス研修と外部研修の費用対効果を比較し、OJT計画を含めた育成ロードマップを作成してください。

点検・内部統制・監査プロセス

ディスクイメージ運用では、定期的な点検(ピアレビュー)、内部統制手続き、外部/内部監査対応が求められます。これらを組織的に実施することで、運用品質を維持し、法令遵守を確実にします。[出典:金融庁『内部統制報告制度の手引き』2021年]

定期点検(ピアレビュー)

運用チーム内で相互レビューを行い、取得手順や検証結果のドキュメントが標準手順書通りに行われているかをチェックします。レビュー項目として、ハッシュ値の一致、圧縮オプション、メタデータ整合性などを含め、月次または四半期ごとに実施します。[出典:経済産業省『内部統制構築ガイドライン』2015年]

内部統制手続き

IT統制の一環として、取得・保管・再生の各プロセスにおいて権限管理、変更管理、ログ管理を設定します。具体的には、ディスクイメージ取得ツールの利用権限設定、操作ログの自動収集、変更リクエストの承認フローなどを運用規定に定めます。[出典:総務省『情報セキュリティ統制手続きガイドライン』2018年]

監査プロセス

外部監査(第三者監査)では、内部統制の有効性を監査人が評価します。監査項目には、手順書遵守状況、ログ保存期間、ハッシュ再計算頻度、保管暗号化設定などを含めます。ISO/IEC 27001 認証を取得している場合は、そのコントロール要件と整合させることが求められます。[出典:ISO/IEC 27001:2013 規格]

ピアレビューと監査評価項目を一覧化し、各担当者の責任範囲とスケジュールを含めたマトリクス資料を準備してください。

レビューや監査で指摘された改善点は、次回点検までに必ず是正し、是正状況を証跡として管理してください。

ステークホルダー別注意点

ディスクイメージ運用では様々な利害関係者(ステークホルダー)が関与します。各ステークホルダーが何を重視し、どのような誤解や課題に直面しやすいかを整理し、円滑な合意形成と責任分担を実現しましょう。

経営層(取締役会・CISO)

経営層は主に

・投資対効果(ROI)

・法令遵守リスク

・ブランド/信用毀損リスク

を重視します。

注意点:技術的詳細よりも、証拠保全が企業価値保護に直結する点を定量的に示し、コスト・リスク削減効果を明確に説明してください。[出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2021年]

IT部門(運用・インフラ担当)

IT部門は

・技術的可用性

・ツール互換性とスクリプト自動化

・運用負荷

を重視します。

注意点:取得手順の自動化スクリプトや障害対応手順をドキュメント化し、運用品質のばらつきを防ぐことが重要です。[出典:総務省『情報セキュリティ統制手続きガイドライン』2018年]

法務部門

法務部門は

・証拠能力の担保

・証拠開示義務

・コンプライアンスリスク

を重視します。

注意点:ハッシュ計算・保存手順を含む証跡管理プロセスを明文化し、法的要件との整合性を定期的にレビューしてください。[出典:金融庁『内部統制報告制度の手引き』2021年]

外部監査人

監査人は

・内部統制の有効性

・証跡の完全性

・手順書準拠状況

を重視します。

注意点:監査チェックリストを事前に共有し、ピアレビュー結果や是正措置を証跡としてまとめておくことで、監査時間を短縮できます。[出典:経済産業省『内部統制構築ガイドライン』2015年]

保険会社(サイバー保険)

保険会社は

・インシデント対応履歴

・運用手順の整合性

・セキュリティ体制の成熟度

を重視します。

注意点:フォレンジックポリシーとBCP概要を保険契約時に提示し、保険料割引や補償条件強化を交渉できるよう、事前に証拠保全プロセスを文書化してください。[出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』2021年]

各ステークホルダーの重視項目と当社の対応策を一覧表で示し、関係部署間の責任分担を明確化してください。

ステークホルダー間の期待値ギャップを防ぐため、定期的な説明会やワークショップを開催し、相互理解を深める場を設けてください。

エスカレーションと外部専門家活用

インシデント対応では、検出から解決までの各段階で適切なエスカレーションルートを定め、必要に応じて外部専門家を迅速に活用することが求められます。社内リソースだけで対応困難な場合は、情報工学研究所(弊社)へのお問い合わせフォームから相談することで、フォレンジックやマルウェア解析、法遵守支援を一括で提供可能です。[出典:IPA『コンピュータセキュリティインシデント対応ガイド』2008年]

1. エスカレーション基準の設定

インシデントの重大度(サービス影響度、機密性リスク、法令違反リスク)に応じ、以下3段階のエスカレーションを設定します。[出典:IPA『中小企業のためのセキュリティインシデント対応の手引き』2024年]

- 【レベル1】初動対応:SOC が検知・切り分けを実施し、IT部門チームリーダーへ通知。[出典:NISC『サイバー攻撃対応事例集』2024年]

- 【レベル2】社内展開:IT部門リーダーが法務部門およびCISOに報告し、継続調査が必要か判断。[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver.3.0』2022年]

- 【レベル3】外部連携:重大インシデントと判定された場合、社長承認の上で外部専門家(情報工学研究所)および関係機関(JPCERT/CC、公安委員会)へ連絡。[出典:NISC『重要インフラのサイバーセキュリティ行動計画』2023年]

2. 外部専門家活用のフロー

外部専門家(弊社)活用時は、以下のプロセスで進めます。[出典:IPA『コンピュータセキュリティインシデント対応ガイド』2008年]

- ステップ1:お問い合わせフォームにて、攻撃概要と影響状況を登録ください。[出典:IPA『中小企業のためのセキュリティインシデント対応の手引き』2024年]

- ステップ2:弊社より24時間以内に初期ヒアリングを実施し、対応スコープ・納期を設定します。[出典:IPA『コンピュータセキュリティインシデント対応ガイド』2008年]

- ステップ3:フォレンジック解析・マルウェア解析を並行実施し、中間報告を法務部門へ報告します。[出典:NIST SP 800-101『Guidelines on Cell Phone Forensics』2014年]

- ステップ4:最終報告書(証跡データ一式)を納品し、再発防止策を提言します。[出典:IPA『サイバーセキュリティ10大脅威2025』2025年]

3. 関係機関との連携

重大インシデント時には、以下のような関係機関とも連携が必要です。[出典:NISC『重要インフラのサイバーセキュリティ行動計画』2023年]

- JPCERT/CC:攻撃者IPブロックリスト共有、技術情報連携

- 公安委員会:サイバー犯罪捜査への協力依頼

- 総務省 NISC:国家レベルの脅威情報フィードバック受領

エスカレーション基準と外部支援プロセスを1枚のフロー図にまとめ、初動対応者から経営層まで共有してください。

外部支援のタイミングを遅らせると証拠損失リスクが高まるため、基準を厳守し即時連絡を徹底してください。

まとめ—今すぐ始める5ステップ

本稿では、E01・AFF・RAW の各フォーマット比較から、三重化バックアップと3段階オペレーション、法令対応、コスト・人材・監査プロセス、ステークホルダー別の注意点、そして外部専門家活用までを解説しました。以下の5ステップを実践することで、フォレンジック証拠保全と事業継続力を同時に強化できます。

- 資産棚卸:対象システム・データを可視化し、優先度を設定する[出典:IPA『情報システム基盤の復旧に関する対策の調査』2011年]

- 形式決定:前述の8判断軸に基づき、E01/AFF/RAW の最適フォーマットを選択する[出典:Library of Congress『Expert Witness Bitstream (EWF_E01) 形式説明』2023年]

- 三重化バックアップ設計:3-2-1 ルールと3段階オペレーションを組み込み、BCP 手順書を整備する[出典:中小企業庁『中小企業BCP策定運用指針 第2版』2008年]

- 人材育成・体制構築:公的資格保持者を中核に NICE フレームワークで研修計画を策定する[出典:NIST『NICE Workforce Framework for Cybersecurity』2024年]

- 外部支援連携:重大インシデント時は情報工学研究所へ即時お問い合わせし、迅速なフォレンジック解析を実施する[出典:IPA『コンピュータセキュリティインシデント対応ガイド』2008年]

5ステップを1枚の資料にまとめ、実行ロードマップと責任者を明示して経営会議で承認を得てください。

各ステップの開始時にKPIを設定し、定量的に進捗を管理することで、導入効果を最大化できます。

おまけの章:重要キーワード・関連キーワードマトリクス

| 重要キーワード | 関連キーワード | 説明 |

|---|---|---|

| E01 | EnCase, CRC, MD5 | 圧縮と整合性保全を両立する業界標準フォーマット。 |

| AFF | AFF4, zlib, メタデータ | 可逆圧縮と豊富なメタデータ管理を備えたオープンフォーマット。 |

| RAW | dd, ビットコピー | 全セクタを丸ごと保存する汎用性重視の形式。 |

| 3-2-1ルール | 三重化バックアップ, オフサイト | 3コピーを2メディアで1オフサイト保管する原則。 |

| BCP | RTO, RPO, 無電化フェーズ | 事業継続計画。災害時の復旧手順を定める。 |

| CIRCIA | Critical Infrastructure, 報告義務 | 米国重要インフラ向けサイバーインシデント報告法。 |

| NIS2 | EU Directive, 罰則強化 | EU域内のサイバーセキュリティ強化指令。 |

| CRA | 製品セキュリティ証明, ソフトウェア | EU製品セキュリティ規則による証明要件。 |

| JASA | 公認情報セキュリティ監査人 | IPA認定の情報セキュリティ監査資格。 |

| NICE Framework | TKS, ロール定義 | サイバー人材のスキル要件フレームワーク。 |

はじめに

ディスクイメージフォーマットの重要性と選択の背景 ディスクイメージフォーマットは、データの保存や復旧において極めて重要な役割を果たします。特に、E01、AFF、RAWといったフォーマットは、それぞれ異なる特性を持ち、用途に応じた選択が求められます。これらのフォーマットは、デジタルフォレンジックやデータ復旧の現場で広く使用されており、適切な選択が成功に直結します。 企業においては、データの損失や障害が発生した場合、迅速かつ正確な復旧が求められます。そのため、どのフォーマットを選ぶかが、データ保護の戦略において非常に重要です。E01は、データの圧縮やメタデータの保持が可能で、法的な証拠としても利用されることが多いです。一方、AFFは、柔軟性と拡張性に優れ、さまざまなデータタイプに対応できる特性があります。RAWフォーマットは、最もシンプルで、データの忠実なコピーを提供しますが、メタデータの管理には注意が必要です。 この記事では、これらのディスクイメージフォーマットの特性を詳しく比較し、どのような基準で選択すべきかを探ります。データ復旧や保全の専門家として、適切な情報を提供し、皆さまの理解を深めることを目指しています。次の章では、各フォーマットの詳細な特性について解説します。

E01フォーマットの特性と利点

E01フォーマットは、デジタルフォレンジックやデータ復旧の分野で広く使用されているディスクイメージフォーマットの一つです。このフォーマットの最大の特性は、データの圧縮とメタデータの保持が可能である点です。E01は、データを効率的に保存するために、圧縮技術を利用し、ストレージの節約に寄与します。特に、フォレンジック調査においては、証拠としてのデータの正確性が重要であり、E01はその要件を満たすために設計されています。 また、E01フォーマットは、関連するメタデータを含むため、データの取得日時やフォーマット情報、デバイスの詳細など、重要な情報を一緒に保存できます。この特性は、法的な証拠としても利用されることが多く、特に捜査機関や法的手続きにおいて重宝されています。さらに、E01は、特定のツールを使用することで、簡単に読み込むことができ、データの解析や確認がスムーズに行えます。 ただし、E01フォーマットには注意点もあります。圧縮によってデータが損なわれるリスクがあるため、復旧作業においては、元のデータの完全性を保つための慎重な取り扱いが求められます。このように、E01フォーマットは、特性と利点を持ちながらも、適切な利用方法を理解することが重要です。次の章では、AFFフォーマットの特性と利点について詳しく見ていきます。

AFFフォーマットの特徴と利用シーン

AFFフォーマット(Advanced Forensic Format)は、デジタルフォレンジックやデータ復旧の現場で非常に高い柔軟性と拡張性を提供するディスクイメージフォーマットです。このフォーマットの特長は、様々なデータタイプに対応できる点であり、特に大規模なデータセットや複雑なデータ構造を扱う際にその真価を発揮します。 AFFフォーマットは、データの圧縮、暗号化、さらにはメタデータの保持を同時に行うことができるため、効率的かつ安全にデータを管理できます。これにより、フォレンジック調査やデータ復旧の際に、必要な情報を迅速に取得することが可能となります。また、AFFは、他のフォーマットとの互換性も高く、多様なツールでの利用が容易です。 利用シーンとしては、特に大規模なデータの解析や、複数のデータソースからの情報を統合する必要がある場合に適しています。例えば、企業の内部調査やデータ漏洩の調査において、AFFフォーマットを使用することで、迅速かつ正確なデータ収集が実現します。 ただし、AFFフォーマットを利用する際には、適切なツールや環境が必要であるため、導入前に十分な検討が求められます。このように、AFFフォーマットは、特にデータの多様性が求められる場面で、その利点を最大限に活かすことができるフォーマットです。次の章では、RAWフォーマットの特徴とその利用方法について詳しく解説します。

RAWフォーマットの基本とその活用方法

RAWフォーマットは、最もシンプルで基本的なディスクイメージフォーマットの一つです。このフォーマットは、データの忠実なコピーを提供することを目的としており、元のストレージデバイスのデータをそのままの形で保存します。RAWフォーマットの大きな利点は、特別な圧縮やエンコードを行わないため、データの完全性が保たれやすい点です。 RAWフォーマットは、データ復旧やフォレンジック調査において、迅速かつ正確なデータの取得が求められる場面で特に有用です。例えば、ハードディスクの故障やデータ損失が発生した際に、RAWフォーマットを使用することで、元のデータをそのまま復元することが可能です。このため、データの整合性が非常に重要な状況において、RAWフォーマットは信頼性の高い選択肢となります。 ただし、RAWフォーマットにはいくつかの注意点もあります。メタデータの管理が行われないため、データの取得日時やデバイス情報などの重要な情報が欠落する可能性があります。そのため、法的証拠としての利用には向かない場合があります。また、RAWフォーマットは、特定のツールやソフトウェアでの解析が必要なため、導入時には適切な環境を整えることが重要です。 このように、RAWフォーマットはデータの忠実なコピーを提供する一方で、メタデータの管理に課題を抱えています。次の章では、これらのフォーマットを選択する際の基準について詳しく探ります。

各フォーマットの比較と選択基準

各ディスクイメージフォーマットには、それぞれの特性や利点があり、選択する際には具体的な用途や状況に応じた判断が求められます。E01フォーマットは、データの圧縮やメタデータの保持が可能で、法的証拠としての利用にも適しています。そのため、フォレンジック調査や法的手続きに関わる場合には、非常に有用な選択肢です。 一方で、AFFフォーマットは、柔軟性と拡張性に優れ、さまざまなデータタイプに対応できるため、特に大規模なデータセットや複雑なデータ構造を扱う際に効果的です。データの圧縮や暗号化も同時に行えるため、セキュリティ面でも安心です。 RAWフォーマットは、データの忠実なコピーを提供するシンプルな形式であり、データの完全性が求められる場面に最適です。ただし、メタデータの管理が行われないため、法的証拠としての利用には注意が必要です。 選択基準としては、まず利用目的を明確にし、必要なデータの種類や量、セキュリティ要件を考慮することが重要です。さらに、導入するツールや環境、データ復旧の際の迅速性や正確性も考慮に入れるべきポイントです。これらの要素を総合的に評価し、最適なフォーマットを選ぶことが、データ保護戦略の成功につながります。

ケーススタディ:実際の使用例から学ぶ

ケーススタディを通じて、E01、AFF、RAWフォーマットの実際の使用例を見ていきましょう。例えば、ある企業がデータ漏洩の疑いを受けた際、フォレンジック調査を実施しました。このケースでは、E01フォーマットが選ばれました。E01は、データの圧縮が可能であり、法的証拠としての要件を満たすため、調査結果を正確に記録するのに適していました。調査チームは、E01フォーマットを用いて、迅速に証拠を収集し、必要なメタデータを保持しながら、調査を進めることができました。 別のケースでは、企業が大規模なデータセットの分析を行う必要がありました。この場合、AFFフォーマットが選択されました。AFFは、柔軟性と拡張性が高く、複数のデータソースを統合する際に非常に有効でした。データの圧縮や暗号化機能を活用し、セキュリティを確保しながら、必要な情報を迅速に取得できたため、調査はスムーズに進行しました。 一方、RAWフォーマットは、特にハードディスクの故障時に利用されました。元のデータを忠実に復元する必要があったため、RAWフォーマットのシンプルさとデータの完全性が求められました。復旧作業において、元のデータをそのままコピーすることで、迅速かつ正確な復元が実現されました。 これらのケーススタディから、各フォーマットの特性がどのように活用されるかを学ぶことができます。選択する際には、具体的なニーズや状況に応じて、適切なフォーマットを選ぶことが成功の鍵となります。

ディスクイメージフォーマット選びのポイント

ディスクイメージフォーマットの選択は、データ保護や復旧の戦略において非常に重要です。E01、AFF、RAWの各フォーマットは、それぞれ異なる特性を持ち、特定の用途に応じた選択が求められます。E01は、データの圧縮とメタデータの保持が可能で、法的証拠としての利用に適しています。AFFは、柔軟性と拡張性に優れ、大規模なデータセットや複雑なデータ構造に対応できるため、特に企業の内部調査などに有効です。RAWフォーマットは、データの忠実なコピーを提供し、迅速な復旧が求められる場面での信頼性が高い選択肢です。 選択の際には、利用目的や必要なデータの種類、セキュリティ要件を考慮し、導入するツールや環境を整えることが重要です。これらの要素を総合的に評価し、最適なフォーマットを選ぶことで、データ保護戦略の成功を実現できます。各フォーマットの特性を理解し、状況に応じた適切な選択を行うことが、データの安全性を確保するための鍵となります。

さらなる情報を求めて、関連リソースをチェック!

データ保護や復旧に関する理解を深めるためには、さらに多くの情報を得ることが重要です。当社では、E01、AFF、RAWフォーマットに関する詳細な資料やケーススタディを提供しています。これらのリソースを活用することで、各フォーマットの特性や最適な選択基準について、より深く理解することができます。 また、データ復旧の専門家として、具体的なニーズに応じたアドバイスを行っております。データの損失や障害が発生した場合に備え、適切な対策を講じることが重要です。ぜひ、関連リソースをチェックし、データ保護の戦略を強化してください。皆さまのデータが安全であることを心から願っております。

フォーマット選択時の留意事項とリスク管理

ディスクイメージフォーマットの選択に際しては、いくつかの重要な留意事項とリスク管理の観点が存在します。まず、各フォーマットの特性を十分に理解し、具体的な用途やニーズに合った選択を行うことが必要です。例えば、E01フォーマットは法的証拠としての利用に適していますが、圧縮によるデータ損失のリスクがあるため、復旧作業では注意が求められます。 次に、使用するツールやソフトウェアが選択したフォーマットに対応しているか確認することが重要です。特にAFFフォーマットは、その柔軟性から多様なツールで利用可能ですが、導入前に互換性を確認しないと、思わぬトラブルを招く可能性があります。また、RAWフォーマットのようにメタデータが管理されない場合、法的な手続きにおいて不利になることもあるため、注意が必要です。 さらに、データの取り扱いに関する法律や規制についても理解を深めることが重要です。特に個人情報や機密情報を扱う際には、適切な対策を講じることで、法的なリスクを回避できます。最後に、選択したフォーマットに基づく復旧プロセスやデータ管理の手順を明確にし、定期的に見直すことで、リスクを最小限に抑えることが可能です。これらの点を踏まえ、慎重にフォーマットを選択し、データ保護戦略を強化することが求められます。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。