adb devices -l adb kill-server adb start-server 表示例: unauthorized / device / offline まずは device になり、ログが取れる状態を到達点にする

adb devices -l adb usb adb kill-server adb start-server unauthorized のままなら端末側で「USBデバッグを許可」を確認 offline が続くならUSBポート変更・ケーブル変更・再接続

adb logcat -d -v time > logcat.txt adb bugreport bugreport.zip adb shell getprop > getprop.txt adb shell dumpsys > dumpsys.txt

adb logcat -b crash -b main -b system -v time > crash_and_main.txt adb shell dumpsys activity lastanr > lastanr.txt adb shell dumpsys dropbox > dropbox.txt 可能なら: パッケージ名で絞る adb logcat --pid=-v time

adb shell ls -la /sdcard/Download adb pull /sdcard/Download ./Download_backup adb shell ls -la /sdcard/DCIM adb pull /sdcard/DCIM ./DCIM_backup

adb devices -l adb shell getprop ro.build.version.release adb shell getprop ro.product.model 管理プロファイルや権限制限の兆候を先に確認 adb shell dumpsys device_policy > device_policy.txt adb shell dumpsys user > user_profiles.txt

- USBデバッグ周りの設定変更を増やしすぎて、端末や業務規程の境界があいまいになる。

- ログやbugreportに個人情報・トークンが混ざり、保管や共有の段階で漏えいリスクが上がる。

- 検証のつもりで操作を重ねて、再現条件が崩れて原因の切り分けが長期化する。

- 業務端末・監査要件があるのに手順を自己判断で進め、説明責任や証跡の整合が取れなくなる。

・adb devices が unauthorized のままで先に進めない。

・USBデバッグ許可の履歴や接続相手の切り分けができない。

・Work Profile と個人領域のどちらのログか判別できない。

・クラッシュは出るのに再現条件が取れず、原因の診断ができない。

・ログに個人情報が混ざるか不安で、保存や共有で迷ったら。

・機種依存のログ保存場所が分からず、必要な証跡の抽出で迷ったら。

・PC側ドライバや権限で詰まって、切り分けの診断ができない。

もくじ

- 「ログは嘘をつかない」――でも欲しい証拠は、いつも残っていない

- ADBは万能ではない:取れるログ/取れないログは“設計”で決まっている

- まずは土台固め:USBデバッグ・権限・接続状態を最短で確認する

- ログの地図を持つ:logcat / dmesg / tombstone / ANR / dropbox の役割分担

- 「その瞬間」を取り逃がさない:バッファ、タグ設計、再現手順の作り方

- 落ちる理由は3系統:ANR、JNIクラッシュ、ネイティブ/カーネル寄りの障害

- 端末内“再取得”の現実ライン:pullできるもの/rootや専用手段が要るもの

- 解析をスケールさせる:フィルタ、相関、タイムライン、ノイズ除去の型

- 監査と説明責任:改変リスクを減らす採取手順と証跡の残し方

- 帰結:ADBログ解析は「魔法」ではなく、再現性と設計で“取り戻す”技術になる

【注意】 ADBログ解析は、端末の「状態」を少し変えただけでログが上書きされ、原因究明や証跡としての価値が落ちることがあります。再起動の繰り返し/初期化/OS更新/root化/アプリの削除や“掃除”を自己判断で進める前に、株式会社情報工学研究所のような専門事業者へ相談し、ダメージコントロール(被害最小化)しながら安全に進めてください。相談窓口:問い合わせフォーム https://jouhou.main.jp/?page_id=26983 /電話 0120-838-831

第1章 「あとでログ見れば分かる」は通用しない:現場が詰む瞬間から始めよう

障害対応や不正アクセス調査の現場で、いちばん苦しいのは「その時点で必要な情報が残っていない」瞬間です。サーバならある程度、収集基盤や監査ログを整えている組織も多い。でもモバイル端末は、運用が“個体依存”になりやすく、ログの寿命も短い。だから、いざという時に「取れない」「権限がない」「再現できない」が重なって、一気に温度が上がります。

心の会話で言うと、こうなりがちです。

「え、再起動しちゃった?……まあ仕方ない、logcatで追うか」

「……あれ、欲しい時間帯のログがもう無い。てか、端末が勝手にリングバッファで回してる」

「証跡として出せる形にするって、どこまでやればいいんだっけ」

こう感じるのは自然です。モバイルは“現場で持ち回る計測器”じゃなく、ユーザーの生活・業務そのものなので、ログ収集が後回しになりやすい。だからこそ最初にやるべきは、正しい原因特定より先に「ログが死なないように守る」ことです。ここでのゴールは、いきなり犯人探しをしないこと。まずは情報が消える方向の操作にブレーキをかけて、取得の優先順位を決めることです。

冒頭30秒:やるべきこと(端末を“壊さず”、情報を“減らさない”)

- 再起動・初期化・OS更新・root化・最適化アプリの実行など、「状態を変える操作」を止める

- 充電は確保する(電池切れで強制再起動・ログ欠落が起きやすい)

- 通信状態をむやみに切り替えない(アプリ挙動や同期でログが動くことがある)

- 「いつ/誰が/何をしたか」をメモし、後からタイムライン化できるようにする

ここで大事なのは、端末を“触らない”ことではありません。“触るなら順序を守る”ことです。ログ解析は後工程で挽回しにくいので、最初の数分の判断がそのまま結果を決めます。

症状 → 取るべき行動(まずは被害最小化の判断を固める)

| 症状(起きていること) | 取るべき行動(優先順) |

|---|---|

| アプリがフリーズ/ANRっぽい | 画面操作を増やさず状況を記録 → adb logcatで直近ログ確保 → 可能ならadb bugreportでまとめ取得 |

| 突然落ちる/クラッシュ(ネイティブ含む) | 再起動を避ける → logcatのクラッシュ前後を保存 → 取得可能範囲でtombstone/診断情報を確保(権限次第) |

| 端末が不審な通信・挙動をする | 設定変更や“掃除”をしない → タイムラインメモ → 可能ならbugreport/ネットワーク系ログの採取を優先 |

| 社内説明・監査が絡む(証跡が必要) | 採取手順と担当を固定 → 取得物のハッシュ・保管ルールを決める → 迷ったら専門家へ相談して手戻りを防ぐ |

「自分で何とかしなきゃ」と思うほど、つい“良かれと思って”アプリ削除やクリーンアップをやりがちです。でもそれは、サーバで言えばログローテート直後に手動で消しにいくのに近い。温度を下げて、まずは採れるものを採る。これが最短です。

いま相談すべき条件(一般論では割り切れない境界)

- 社外説明や法務・監査が絡む/証跡の真正性が問われる

- 端末が業務基盤(MDM配下・重要アプリ)で、停止が許されない

- root権限が必要そうな領域の確認が避けられない

- 再現が難しく、1回しか起きないタイプの障害・不審事象

この条件に当てはまるなら、最初から専門家に寄せた方が、結果的に早いです。ログ取得は「やり直しが効かない」工程が多い。株式会社情報工学研究所では、端末状態を不必要に変えずに、目的(障害解析/不正調査/説明責任)に合わせた採取と整理の設計から支援できます。問い合わせフォーム https://jouhou.main.jp/?page_id=26983 /電話 0120-838-831

第2章 ADBで何が起きているか:接続・権限・ログ寿命を“先に”理解する

ADB(Android Debug Bridge)は、単に「コマンドを投げる道具」ではありません。PC側のadbクライアント、端末側のadbd、そしてUSB(またはTCP)接続と認証が噛み合って、はじめて“橋”が架かります。ログ解析を始める前に、ここを雑にすると、後から「取れたはずの情報が取れていない」状態になります。

現場あるあるの心の会話はこうです。

「とりあえず adb devices……あ、unauthorized。え、端末の画面どこ?」

「USBは刺さってるのにoffline。ケーブル?ドライバ?それとも端末側の設定?」

このモヤモヤは健全です。なぜなら、ここで手順を誤ると、端末操作が増えてログが動く(=変化する)からです。だから“確認は短く、必要十分に”が基本です。

最短チェック:接続状態の三段階(ここで迷子にならない)

- unauthorized:端末側でUSBデバッグの許可(PCの指紋承認)が必要

- offline:通信は見えているが、セッションが成立していない(ケーブル品質・ドライバ・端末側の状態など)

- device:基本的な操作が可能(ただし取得できる範囲は権限とビルド種別に依存)

ここで重要なのは、「deviceになった=全部取れる」ではない点です。ADBは入口であって、どこまで見えるかは別問題。後の章で“取れる/取れない”を整理します。

logcatはリングバッファ:欲しい時間帯が残るとは限らない

adb logcatは便利ですが、ログはリングバッファで、一定量を超えると古いものから消えます。つまり、障害発生から時間が経つほど、必要な前後関係が欠けやすい。さらに、フィルタをせずに眺めているだけだと、ノイズに飲まれます。

この章で押さえたいのは「見方」より「守り方」です。たとえば、障害の直後に “必要な範囲だけ” をファイルに退避する。タグや優先度で絞って、タイムラインとして扱える形にする。これがダメージコントロール(被害最小化)に直結します。

bugreportは“まとめ取り”の基本線:ただし取得コストと情報量に注意

端末の状態や設定、各種ダンプをまとめて取れる仕組みとして、adb bugreportは有力です。ログ解析を「logcat一本勝負」にしないための土台になります。ただし、取得に時間がかかったり、内容が膨大で取り扱いに注意が必要だったりします。運用的には、取得タイミング・保管・共有範囲(機密情報が混ざる可能性)を先に決めておくべきです。

「取れたけど扱えない」は、取れていないのと同じです。後工程で詰まらないよう、取得物の管理設計まで含めて考えるのが、現場エンジニア視点のやり方です。

第3章 取れるログ/取れないログ:Androidの権限モデルとビルド種別が“壁”を作る

ここが本題です。モバイル端末の内部情報を“再取得”したいと思っても、Androidは設計として、アプリやユーザーから見える範囲を強く制限しています。つまり「取れない」のは、あなたの腕が足りないのではなく、プラットフォームの前提がそうなっていることが多い。まずそれを腹落ちさせると、無駄な試行錯誤が減ります。

心の会話で言えば、こうです。

「/data 以下が見えない。いや、そりゃそうなんだけど……じゃあ何で戦う?」

「root取れば見える?でも証跡としての価値が落ちるし、業務端末でやれない」

この疑いはむしろ健全です。やみくもにroot化へ走ると、改変の疑いが濃くなり、説明責任のコストが跳ね上がります。ここでは“壁の正体”を整理し、現実的なルートを選べるようにします。

壁その1:保護領域(/data)は原則見えない

クラッシュ解析で話題に出るtombstoneやANRの痕跡、システムが保持する各種ログは、しばしば /data 配下にあります。しかし一般的なユーザー端末では、ADBで接続できても、その中身を自由に参照・取得できません。これは“守るための仕様”で、業務端末ほど強く効きます。

壁その2:ビルド種別(user / userdebug / eng)で見える世界が違う

Android端末には、製品向けのビルド(user)と、開発・検証向けのビルド(userdebug/eng)があります。開発者が社内で使う検証機では取れる情報が、製品端末では取れない。ここを混同すると、「以前は取れたのに今回取れない」という混乱が起きます。解析の設計を立てるなら、まず対象端末がどの前提にいるかを把握する必要があります。

壁その3:取れる情報は“断片”になりやすい(だから相関が必要)

logcatはアプリやフレームワークのイベントが中心で、カーネル寄りの情報は薄いことがあります。一方で、dmesgや低レイヤの痕跡は、端末や権限の前提で取得が難しい場合があります。だから重要なのは、単発ログで決め打ちしないことです。複数の断片を同じ時刻軸に並べ、矛盾しない説明に落とす。これが“再取得”の現実解です。

取れる/取れないを決める質問(ここだけでも判断精度が上がる)

- 目的は「障害解析」か「不正調査」か「監査・説明」か(必要な真正性が違う)

- 端末は検証機か本番運用機か(ビルドや制限が違う)

- MDM配下か、個人端末か(許容できる操作が違う)

- “改変”が許されるか(root化・ツール導入の可否)

この質問に即答できない場合、一般論だけで進めると手戻りしがちです。株式会社情報工学研究所では、目的と制約から逆算し、「取れる範囲で最大限の説明力を出す」収集・相関の設計を支援できます。問い合わせフォーム https://jouhou.main.jp/?page_id=26983 /電話 0120-838-831

第4章 ログの地図を持つ:logcat/ANR/tombstone/dropbox/bugreportの役割分担

ADBログ解析で迷子になる典型は、「全部logcatで追えるはず」という思い込みです。logcatは中心線ですが、万能ではありません。Androidの障害は、アプリ層・フレームワーク層・ネイティブ層・カーネル層に跨り、ログの出どころも分散しています。まず“どの情報がどこに出るか”の地図を持つと、無駄な探索が減り、必要な採取が最短になります。

心の会話で言うと、こうです。

「例外は出てないのに落ちる。logcatのどこ見ればいいんだ……」

「ANRっぽいけど、タイムアウトの根拠が見つからない。tracesってどれ?」

このモヤモヤを消すために、まずは“役割”で分けます。アプリの挙動はlogcat、フリーズはANRの痕跡、ネイティブクラッシュはtombstone寄り、端末全体の状態はbugreport、そして「後から参照される診断箱」としてdropbox(DropBoxManager)が絡みます。

主要ログソースの対応表(何を見ればいいかを先に固定する)

| 種類 | 何が分かるか | 代表的な取得・参照 | 現実的な注意点 |

|---|---|---|---|

| logcat | アプリ/フレームワークのログ、例外、Activity遷移、サービス起動、クラッシュ前後の兆候 | adb logcat(表示形式やバッファ指定で整理) | リングバッファで上書きされる。欲しい時間帯が残らないことがある |

| ANR痕跡(traces) | 「固まった瞬間」のスレッドスタックや待ち状態(UIスレッド詰まりの手掛かり) | bugreport内のANRセクション/端末状態により/data/anr周辺 | 端末やOSバージョンで場所や形式が変わる。一般端末は直接参照が難しい場合がある |

| tombstone(ネイティブクラッシュ) | SIGSEGV等のクラッシュ、レジスタ、backtrace、ビルドIDなど | bugreport内のクラッシュ関連/端末状態により/data/tombstones周辺 | 製品端末では取得範囲が制限されやすい。シンボル解決にはビルド情報が必要 |

| DropBoxManager(dropbox) | システムが「後から見返す前提」で格納する診断情報(例:クラッシュ・ANR等の要約) | adb shell dumpsys dropbox(可否は端末権限次第) | ダンプ権限が絡む。取得できても量が多いので期間やタグで絞る設計が必要 |

| bugreport | 端末全体の状態(設定、プロセス、各種dumpsys、ログ断片の集約) | adb bugreport(zipやテキストで出力される) | 機密情報が混在し得る。共有範囲と保管ルールを先に決める |

「何を最優先で取るか」は目的で変わる

障害解析が目的なら、まずは再現性と時刻軸が命です。logcatを確保しつつ、bugreportで全体像を取る。ANRやネイティブクラッシュの可能性があるなら、該当セクション(または該当痕跡)を逃さないようにする。一方で、不正調査や説明責任が絡むなら、取得手順の一貫性や改変リスクの抑え込みが最重要になります。

ここでの結論は単純です。logcatだけで勝負しない。ログを「役割」で分け、必要十分な採取を先に設計する。これが現場の温度を下げ、後工程のノイズを減らします。

もし「端末制約が強くて取れない」「監査や社外説明に耐える形が必要」といった状況なら、一般論だけで無理に進めるより、株式会社情報工学研究所のような専門家に寄せて、採取設計から固める方が結果が安定します。

第5章 「その瞬間」を取り逃がさない:リングバッファとタイムライン設計でノイズカットする

ログ解析の失敗は、技術力より“段取り”で起きます。特にモバイルは、ログが短命で、現象の再現も難しい。だから「起きてから考える」だと間に合いません。ここでは、現場で実際に効く“採取の型”を、再現手順とセットで整理します。

心の会話はこうなります。

「出た、また落ちた。今のログどこ?……あ、別のログに流されて見失った」

「タイムスタンプが端末とPCでズレてる。これ、説明資料にできないな」

この状態を脱する鍵は、(1) 時刻軸の固定、(2) 取得範囲の固定、(3) ノイズカットの固定、の3点です。ここが固まると、後は“解析”に集中できます。

採取の型:まず「時刻」を固定して、あとで必ず相関できる状態にする

logcatは表示形式で読みやすさが激変します。重要なのは「あとで相関できる」ことです。スレッドやPIDが追える表示、タイムスタンプが明確な表示を使い、同じ形式で保存する。現場では、採取した人が違っても同じ読み方ができることが効きます。

さらに、“端末側の時刻”と“採取したPC側の時刻”がズレると、説明が崩れます。完全同期を強制できない場面もあるので、少なくとも「採取開始時刻」「現象発生時刻」「採取終了時刻」をメモとして残し、後でタイムラインの根拠にできるようにします。

リングバッファ対策:必要なログを「保存してから読む」

logcatは眺めている間にも流れます。欲しい瞬間の前後が埋もれたり、バッファが上書きされたりする。だから現場の基本は、「まずファイルに退避して、あとで読む」です。さらに、タグや優先度で絞らないとノイズが多すぎて、肝心の兆候を見落とします。

ノイズカットの観点では、次が効きます。

- 対象アプリのプロセス名・タグ・コンポーネントを先に把握しておく

- “異常”の直前に出る前兆(再試行、タイムアウト、Binder遅延、OOM兆候)を拾える粒度にする

- 現象ごとに「見るバッファ」を切り替える(main/system/events等、端末により扱いが異なる)

ここでのポイントは、細かいコマンド暗記ではなく、「保存→絞る→相関する」という流れを固定することです。

再現手順を“ログ用”に作る:操作を増やしすぎない、でも情報は増やす

再現は、現象を起こすためだけの手順ではありません。ログを“説明できる形”にするための手順です。例えば、操作を最小化して同じパターンで試せるようにする。トリガーとなる入力(ネットワーク切替、バックグラウンド遷移、画面回転、権限ダイアログ等)を一つずつ分離して、ログ上で原因候補を減らす。こうすると、たとえ取得できるログが断片でも、筋の通った説明に落とせます。

逆に危険なのは、「とりあえず色々触る」ことです。触った行為そのものがログを増やし、重要な前後関係を埋めます。現象を収束させたいのに、解析対象のノイズを増やす。これが現場の事故パターンです。

運用としての“型”:誰がやっても同じ結果になるようにする

組織対応やBtoBの現場では、担当が入れ替わります。だから、採取手順を“手癖”にせず、短いチェックリストにしておくと強いです。たとえば、採取ファイル名に端末ID・日時・担当者・現象名を入れる。再現回数と発生率を記録する。取得物は改変されない場所に保管し、共有時は必要最小限にする。こうした地味なルールが、後で説明責任のコストを一気に下げます。

もしここで「社内の運用ルールまで整えたい」「監査や対外説明も見据えて設計したい」と感じたら、株式会社情報工学研究所のような専門家に、採取・保管・説明の一連を含めて相談するのが現実的です。

第6章 落ちる理由は3系統:ANR/Java例外/ネイティブクラッシュを切り分ける

「落ちた」「固まった」は、ユーザー視点では同じでも、技術的には別物です。切り分けを誤ると、見るべきログがズレて、いくら掘っても答えが出ません。ここでは、現場で効く3系統の見立てを整理します。目的は、最初の10分で“当たりログ”に寄せることです。

心の会話はこうです。

「画面が固まった=クラッシュ?いやANR?でも強制終了もされてない」

「例外っぽいログが無い。じゃあネイティブ?でもアプリはKotlin中心だし……」

この迷いは当然です。Androidは、アプリの見え方と内部の原因が一致しないことが多い。だから、見え方で断定せず、ログに出る“サイン”で切り分けます。

系統1:ANR(固まる・応答が返らない)

ANRは「クラッシュ」ではなく、「応答不能の判定」です。UIスレッドが詰まる、Binder応答が返らない、I/O待ちが長いなど、原因は幅広い。logcatではANR判定のメッセージや関連するイベントが見えることがありますが、決定打は“その瞬間のスレッド状態”です。ここでANRの痕跡(traces相当)やbugreportの該当セクションが効いてきます。

ANR系の鉄板の落とし穴は、「固まったから何度も画面を触る」ことです。タップ連打はログを増やし、状態を変えます。現象を説明したいなら、操作は最小にして採取へ寄せた方が、後で筋が通ります。

系統2:Java/Kotlin例外(アプリ層で落ちる)

アプリ層の例外は、logcatに比較的素直に出ます。例外名、スタックトレース、発火したスレッド、直前のアプリログ。ここまで揃えば、原因候補を狭めやすい。とはいえ、製品環境ではログが抑制されていたり、例外が握りつぶされて“別の現象”として出たりします。

ここで効くのは、例外そのものより「直前の状態」です。ネットワーク再試行が暴走していないか、スレッドプールが枯れていないか、DBやファイルI/Oが詰まっていないか。例外は結果で、原因はその前にあることが多い。だから第5章のタイムライン設計が効きます。

系統3:ネイティブクラッシュ(SIGSEGVなど、ログが断片になりやすい)

ネイティブクラッシュは、見え方が厄介です。logcatには「fatal signal」やデバッグ関連の断片が出ることがありますが、詳細はtombstone相当の情報が必要になります。さらに、backtraceを読めても、シンボルが解決できなければ原因に届きません。つまり、ログがあっても“ビルド情報”や“シンボル”が無いと詰むことがあります。

ここでの現場判断は2つです。ひとつは、対象が自社アプリで、ビルド情報にアクセスできるか。もうひとつは、端末制約上、必要な痕跡を取得できるか。どちらも難しい場合、一般論で頑張るほど手戻りが増えます。

切り分けの早見(サインで寄せる)

| 見え方 | 疑う系統 | 当たりやすい手掛かり |

|---|---|---|

| 固まる/しばらくして「応答していません」 | ANR | ANR判定ログ、該当時刻のスレッド状態(traces/bugreport) |

| 即落ちる/再現性が高い | 例外(アプリ層) | 例外名とスタック、直前のアプリログ、入力条件 |

| 落ちるが例外が見えない/機種差が強い | ネイティブ/低レイヤ | fatal signal断片、tombstone相当、ビルド情報・シンボル |

この章の帰結は、「原因に向かう道は一本じゃない」ということです。だから、切り分けの精度が上がるほど、必要なログ採取も減り、現場の負担が下がる。もし「証跡として成立させたい」「ビルド情報や端末制約が絡む」なら、株式会社情報工学研究所のような専門家に寄せて、無理のない道筋を組む方が現実的です。

第7章 端末内“再取得”の現実ライン:pullできるもの/できないもの、そしてやらない判断

「端末内部情報を再取得」と言うと、つい“中の全部”を取りたくなります。でも現実は、取得手段が増えるほど、端末状態の変化(=改変)も増えます。特にBtoBの現場では、「取れたが説明に使えない」状態が一番つらい。ここでは、取れる範囲を冷静に線引きし、やらない判断まで含めた設計をします。

心の会話はこうです。

「root取れば全部見える。でも、それやった時点で“手を入れた端末”になるよな」

「アプリのデータが欲しい。でも/ dataは無理。じゃあ、何を根拠に説明する?」

この葛藤を否定しません。むしろ健全です。なぜなら、端末内部情報の取得は、技術と同じくらい“目的と制約”の問題だからです。

現実ライン1:一般的な端末で比較的取りやすいもの(論点を支える断片)

多くの現場で現実的なのは、論点を支える断片を“時刻軸で揃える”ことです。たとえば、次のようなものは比較的取りやすい側に入ります(端末やポリシーにより差はあります)。

- logcatの採取結果(現象の前後、例外、ANR判定、重要イベント)

- bugreport(端末状態・設定・dumpsysの集約としての全体像)

- 端末プロパティや構成情報(OS、ビルド、モデル、メモリ状況など、説明の前提)

- ユーザー領域にあるファイル(アプリのエクスポート、スクリーンショット、ログ出力先がSDカード側のもの等)

これらは“全部ではない”ですが、時刻を揃えれば説明力が出ます。逆に言うと、全部を取ろうとして改変リスクを上げるより、断片を筋立てて揃える方が、現場のダメージコントロール(被害最小化)として強いです。

現実ライン2:取りたいが、制約が強いもの(ここで無理をすると手戻りが増える)

問題になりやすいのは、アプリのプライベートデータ、システム内部の保護領域、クラッシュの詳細痕跡などです。これらは端末の権限モデルやビルド種別、MDMの制約で、直接参照・取得が難しいことがあります。さらに、取得のためにroot化や特別なブート手順を使うと、端末状態が変わり、証跡としての価値が揺れます。

ここでの判断基準は、「その情報が無いと結論が出ないのか」「代替となる根拠(断片の相関)で説明できるのか」です。代替根拠で説明できるなら、無理をしない方が、結果が安定します。

“やらない判断”が価値になる:現場で嫌われないための設計

現場エンジニアの本音は、「解析のために運用を増やしたくない」「余計なトラブルを持ち込みたくない」です。だから、やらない判断を明文化すると、合意形成が早くなります。たとえば、次のような線引きです。

- 証跡が必要な案件では、root化・OS更新・初期化など“状態を変える操作”は原則しない

- 採取は、目的(障害解析/不正調査/説明)に必要な範囲に限定する

- 取得物の管理(保管先、アクセス権、共有範囲)を先に決め、後から揉めないようにする

これを最初に合意しておくと、「後からもっと取れたのでは?」という議論の過熱を防げます。現場の温度を下げ、収束に向かわせるための設計です。

個別案件で線引きが難しいとき(一般論の限界)

ここまでの話は、あくまで一般論の枠内です。実際には、端末の種類、OSバージョン、MDMポリシー、業務影響、監査要件、契約上の責任分界などで、最適解が変わります。たとえば「取らない方が安全」と「取らないと説明できない」が衝突する場面があります。

この衝突を現場だけで抱えると、時間も心理コストも増えます。そういう時は、株式会社情報工学研究所のような専門家に相談し、制約の中で成立する採取と説明の落とし所を一緒に作る方が、結果として早く、失敗が少なくなります。

第8章 解析をスケールさせる:フィルタ/相関/ノイズカットで「説明できるログ」に変える

ログ解析で一番つらいのは、「情報はあるのに、結論に届かない」状態です。モバイル端末のログは、量が多い割に断片的で、しかも関係ないノイズが混ざります。だから“読める人が読む”だけだと属人化し、引き継ぎや社内説明で詰まります。ここで必要なのは、ログを“説明の材料”として整形する設計です。

心の会話はこうです。

「ログは取れた。でもこれ、どこが根拠になるの?って聞かれたら答えにくい」

「見てる間に論点が増えていく。結局どこから手を付けるんだっけ」

この状態を収束させるコツは、(1) 論点を固定する、(2) 時刻軸で揃える、(3) 重要ログだけを抽出する、の3つです。読み物としてのログではなく、判断のためのログに変える発想です。

最初に“論点”を固定する:障害解析/不正調査/説明責任でゴールが違う

障害解析なら、再現性と原因箇所の絞り込みが主目的です。不正調査なら、事実の時系列と影響範囲の把握が主目的です。説明責任が強いなら、採取手順と根拠の一貫性が主目的です。同じログでも、強調すべきポイントが変わります。ここを曖昧にしたまま掘ると、「大量に掘ったのに結論が弱い」になります。

時刻軸の相関:断片ログでも「同じ瞬間」を重ねれば説明力が上がる

モバイルの解析は、単発ログで“決め打ち”しにくいのが前提です。代わりに、複数の断片を同じ時刻軸に並べます。たとえば、ユーザー操作(画面遷移やボタン押下)→アプリ側ログ→フレームワーク側イベント→ANR判定やクラッシュ断片、といった並びにすると、単体では弱いログでも、筋の通った因果に寄せられます。

相関でよく使う観点は次の通りです。

- 同じ時刻帯に、ネットワーク切断/復帰、電源状態、バックグラウンド制限などの環境変化があるか

- 異常の前に、同じ処理がリトライされていないか(同じエラーが連続していないか)

- UIスレッドが詰まる兆候(重いI/O、ロック競合、待ちの連鎖)がないか

- メモリやリソース枯渇の兆候(GCが頻発、OOM関連のメッセージ、プロセスが殺される兆候)がないか

ここでの狙いは、最短で「説明の骨格」を作ることです。骨格ができると、追加のログ取得や再現試験も、必要最小限に絞れます。

ノイズカットの型:重要ログを“抽出”してから読む

logcatは情報量が多く、しかも重要度が混在します。だから、眺めるより先に、抽出の方針を決めます。具体的には、対象アプリ・対象時間帯・対象イベント(クラッシュ/ANR/権限拒否/ネットワーク失敗など)に軸を置き、抽出結果を“共有できる形”にまとめます。

ノイズカットで効く手順は次の通りです。

- 対象時間帯を先に固定し、前後の幅(例:発生前後数分)を統一する

- 対象アプリのプロセスやタグを軸に、関係ないログを削る

- 「異常のサイン(例外、ANR判定、fatal signal、タイムアウト)」を起点に前後を追う

- 抽出結果に、採取時刻・端末情報・再現条件を同梱し、読み手が迷わないようにする

これをやると、属人化しがちな“ログ勘”を、チームで共有できる判断材料に変えられます。BtoBの現場では、ここが特に効きます。

「結論を急がない」ための整形:仮説を並べ、反証できる形にする

ログは、見たいものが見えてしまう危険もあります。だから、仮説は複数並べて、反証できる形にするのが安全です。例えば「ネットワーク起因」「リソース起因」「並行処理起因」など、候補を並べ、ログ上の根拠で絞っていきます。仮説の数を減らすほど、後の再現試験も短くなります。

ここまでの一般論は有効ですが、実際には端末制約や監査要件、契約上の責任分界で、最適な抽出・相関の設計が変わります。個別案件で迷うなら、株式会社情報工学研究所へ相談し、目的に沿った「採取→整形→説明」までを一気通貫で組む方が、手戻りと心理コストを抑えられます。

第9章 監査と説明責任:改変リスクを抑えた採取手順と、証跡としての成立条件

モバイル端末のログ解析が難しいのは、技術だけの問題ではありません。BtoBの現場では「そのログは信用できるのか」「誰が、いつ、どうやって取ったのか」「個人情報や機密が混ざっていないか」が必ず問われます。ここを軽く扱うと、技術的に正しくても、説明が通らず、現場が消耗します。

心の会話はこうです。

「解析結果は出た。でも“それ改変してない?”って聞かれたら、どう答える?」

「bugreportを共有したら、機微情報が混ざってた。これ、取り扱いどうするのが正解?」

この不安は自然です。だからこそ、採取は“後から説明できる形”で行い、取得物の取り扱いルールを先に決めます。ここができると、議論が過熱しにくくなり、収束へ向かいます。

証跡としての成立条件:最低限そろえるべき3点

- 手順の一貫性:誰がやっても同じ順序・同じ形式で採取できる

- 改変リスクの抑え込み:端末状態をむやみに変えない(操作を最小化し、禁止操作を明確化)

- 保管とアクセス制御:取得物を改変できない場所に保管し、閲覧・共有範囲を限定する

この3点が揃うと、ログは「技術者のための材料」から「組織としての根拠」に変わります。

採取フロー(現場で揉めないための実務テンプレ)

| ステップ | 目的 | 注意点(改変・機密) |

|---|---|---|

| ① 目的と制約の確認 | 何を説明する必要があるかを固定する | 目的が曖昧だと、取得物が過剰になり機密リスクが増える |

| ② 禁止操作の宣言 | ログの寿命と証跡価値を守る | 再起動・初期化・OS更新・root化・削除/最適化などは原則避ける |

| ③ 採取(logcat/bugreport等) | 時刻軸を揃えた根拠を確保する | 取得物に個人情報・認証情報・業務データが混ざり得る |

| ④ ハッシュ・記録 | 後から改変疑義に答えられるようにする | 採取日時、担当者、端末識別、手順、保管先を記録する |

| ⑤ 保管・共有 | アクセス範囲を制御し、漏えいを防ぐ | 最小権限・期限付き共有・マスキング方針を用意する |

機微情報の扱い:解析とセキュリティを両立させる

bugreportやdumpsys系の情報は、解析には有用ですが、機微情報が混ざる可能性があります。だから、共有前提の“抽出版”と、保全用の“原本”を分けて管理する発想が有効です。原本はアクセスを絞って保管し、社内共有は抽出版で行う。これで「解析のために機密を広げる」事故を避けられます。

また、端末が個人利用を含む場合は、プライバシー配慮が必須になります。契約・社内規程・法令・監査要件によって、許容される範囲が変わるため、一般論だけでは線引きできません。

一般論の限界:監査・契約・責任分界が絡むと、最適手順は案件ごとに変わる

同じ「ログ解析」でも、障害の原因究明が目的の案件と、不正アクセスの疑いがある案件では、採取範囲も保全の厳密さも変わります。さらに、委託先・端末所有者・MDM管理者・アプリ提供者が分かれていると、責任分界の整理が必要になります。ここを曖昧にしたまま進めると、後から「その操作は誰の権限でやったのか」と揉めやすい。

こうした状況では、株式会社情報工学研究所のような専門家に相談し、採取・保全・説明の筋を最初から整えて進める方が、被害最小化と収束の両方に効きます。

第10章 帰結:ADBログ解析は「魔法」ではない——だからこそ、設計すれば“取り戻せる”

ここまでの結論はシンプルです。ADBログ解析は、コマンドの知識だけで勝てる世界ではありません。端末の権限モデル、ログの寿命、取得できる断片、監査や説明責任、そして現場の制約。これらを前提に「何を・いつ・どの順序で・どこまで取るか」を設計できたチームだけが、短時間で収束へ持っていけます。

心の会話で言うと、こうです。

「また新しいツール?運用が増えるだけじゃないの、って思ってた」

「でも結局、運用を増やさないために“手順”が必要だったんだな」

この腹落ちは重要です。ログ解析は、現場の負担を増やすためではなく、夜間対応や手戻りを減らすためにあります。だから“やること”は増えても、“しんどさ”は減らす設計にする。これがBtoBの現実解です。

押さえるべきポイントを1枚にまとめる(現場が迷わないための最短メモ)

- まずブレーキ:再起動・初期化・更新・削除など、状態を変える操作を止める

- 次に採取:logcatとbugreportを軸に、時刻軸の根拠を確保する

- 切り分け:ANR/例外/ネイティブの3系統で当たりログを寄せる

- 相関:断片ログを同じ瞬間に重ね、説明の骨格を作る

- 保全:手順・記録・保管・共有範囲を決め、改変疑義と漏えいリスクを抑える

一般論でできること/できないこと(ここが問い合わせ判断の境界)

一般論でできるのは、採取の型を整え、断片から説明の骨格を作ることです。一方で、次のような条件が重なると、一般論では安全に判断できません。

- 取得範囲が権限やMDM制約に左右され、手段の選択が難しい

- 監査・法務・対外説明が絡み、証跡としての厳密さが必要

- 不正の疑いがあり、操作が原因で論点が崩れるリスクが高い

- ビルド情報やシンボルなど、開発側の協力が必要な要素がある

この境界に入ったら、無理に自己判断で掘るほど、後からの手戻りが増えます。設計と保全の観点で、早い段階で専門家を入れる方が、結果が安定します。

次の一歩:相談の仕方まで含めて、現場の温度を下げる

相談は「丸投げ」ではなく、「現場の負担を減らすための共同作業」として進める方が成功しやすいです。たとえば、発生時刻、再現手順、端末情報、すでに採取したログの有無、監査や対外説明の要否。この5点が揃うだけで、最初の打ち手が速くなります。

具体的な案件・契約・システム構成の制約が絡むほど、最適手順は変わります。迷った時点で、株式会社情報工学研究所への相談を検討してください。問い合わせフォーム https://jouhou.main.jp/?page_id=26983 /電話 0120-838-831

付録 主要プログラミング言語別:ログ設計とモバイル連携で起きがちな落とし穴

同じADBログ解析でも、アプリ実装の言語やフレームワークによって、ログの出方・クラッシュの見え方・再現性の作りやすさが変わります。ここでは「言語ごとにありがちな注意点」を、現場で使える観点に絞って整理します。個別案件では、実装・ビルド・配布・監査要件が絡むため、一般論だけで断定せず、必要なら専門家と一緒に設計するのが安全です。

言語別の注意点(ログとクラッシュ解析の“詰まりどころ”)

| 言語/基盤 | 起きがちな落とし穴 | 現場での対策観点 |

|---|---|---|

| Java / Kotlin(Android) | 例外は見えるが、原因が直前の非同期処理やリトライに埋もれる/ログ出力が端末やビルドで抑制される | 例外だけで終わらせず、直前イベントを時刻軸で相関/重要ログのタグ設計とレベル運用を統一 |

| C / C++(NDK) | ネイティブクラッシュは断片になりやすく、シンボルが無いと原因に届かない/機種差が強く再現が難しい | ビルドID・シンボル・マップ情報の保管を前提化/tombstone相当の取得設計と保全設計をセットで組む |

| Dart(Flutter) | Dart側の例外は追えるが、プラットフォームチャネル境界で断片化/ネイティブ側問題が隠れる | DartログとAndroid側ログを同時刻で相関/チャネル呼び出しの入力・戻り値・エラーを明示ログ化 |

| JavaScript / TypeScript(React Native等) | JSランタイムとネイティブの二重構造で、障害の発火点がズレる/ログが分散しやすい | JS側ログとネイティブブリッジ周辺のログをセットで残す/クラッシュ時の直前イベントを共通IDで追えるようにする |

| Swift / Objective-C(iOS) | ADBは使えず、取得経路が別になる/クラッシュ解析はシンボリケーション前提で手戻りが起きやすい | 取得・保管・共有の運用を先に設計/シンボル・ビルド情報の管理を前提化(説明責任のコストを下げる) |

| C#(Xamarin / .NET MAUI) | マネージドとネイティブの境界で原因が見えにくい/プラットフォーム依存差が出る | 例外・ログの出力先と形式を統一/OS側イベントとアプリイベントを時刻軸で結合できる形にする |

| Python(テスト自動化・解析ツール側) | 取得スクリプトが環境依存で再現しない/ログ収集が属人化して手順が崩れる | 採取コマンド群を手順化し、引数・出力形式・命名規則を固定/取得物の保管・共有まで含めて自動化する |

| Go / Rust(社内ツール・解析基盤側) | 高速に作れるが、機密情報の扱い・アクセス制御が後回しになりやすい | 取得物の取り扱い(マスキング、権限、監査ログ)を先に設計/証跡としての成立条件を満たす運用にする |

| PHP / Ruby / Node.js(管理画面・連携サーバ側) | 端末ログとサーバログの突合が曖昧になり、説明が弱くなる/ログ量増大で運用負荷が上がる | 相関ID(リクエストID等)で端末→API→バックエンドを繋ぐ/ログ保持期間とアクセス制御を明確化 |

付録の結論:言語ではなく「境界」を意識すると失敗が減る

落とし穴の多くは、言語そのものではなく、境界(UIスレッドとI/O、マネージドとネイティブ、端末とサーバ、取得と保全、解析と共有)で起きます。境界を跨ぐたびにログは断片化し、説明は難しくなります。だから、最初から相関できる形(共通ID、時刻軸、手順の一貫性、保管と共有の設計)を作ることが、最終的な被害最小化につながります。

個別案件では、端末の制約・監査要件・契約・責任分界によって最適解が変わります。迷ったら、株式会社情報工学研究所へ相談し、現場の制約に合う形で「採取→整形→説明」を設計して進めてください。問い合わせフォーム https://jouhou.main.jp/?page_id=26983 /電話 0120-838-831

- Android端末の初動調査としてADBログの取得手順を示し、フリーズや起動不能時にもデータを確保する方法

- 三重化バックアップと三段階運用を組み合わせたBCP設計の基本モデルを解説し、緊急時のリスク低減を実現

- 政府ガイドラインに基づく法令順守チェックリストを提示し、個人情報保護や電子帳簿保存法の要件を網羅

ADBとは何か――障害復旧での位置付け

情報システムにおけるログとは、システムの動作履歴や利用者の操作履歴など、トラブル発生時の原因究明に不可欠な証跡です。ログが適切に取得・管理されていない場合、サイバーインシデントの調査が困難となり、被害拡大や再発防止策の検討が遅延する恐れがあります。[出典:政府機関等の対策基準策定のためのガイドライン(令和5年度版)令和6年7月]

同ガイドラインでは、ログ取得の目的設定、取得対象機器の明確化、保存期間や要保護情報の取扱方法を定め、定期的な点検・分析を実施することが遵守事項として求められています。これにより、インシデント発生時には十分な証跡をもとに迅速な対応と原因分析が可能となります。[出典:政府機関等の対策基準策定のためのガイドライン(令和5年度版)令和6年7月]

Android端末では、Android Debug Bridge(ADB)を活用することで、デバイス内のログを取得できます。ADBは開発者向けに提供されるコマンドラインツールであり、ログcatやdmesgなど複数種類の履歴情報を抜き出し、ガイドラインで定義されたログ取得要件を満たす手段として有効です。【想定】

章の内容について、端末のログ取得がガイドラインで義務付けられている点やADBを利用する意義を共有し、必ず権限管理や点検頻度を確認するようご注意ください。

ログ取得手順でUSBデバッグ設定を行う際、常時接続状態で情報漏えいリスクが高まるため、手順終了後の設定解除や暗号化保管を徹底してください。

取得前準備:端末ロックと遠隔ワイプ

スマートフォンが盗難・紛失した場合、まず端末ロック機能で不正利用を防止し、続いて遠隔ワイプ(リモートデータ消去)機能で内部データを確実に抹消する手順が必要です。総務省ガイドラインでは、端末ロックは利用者が勝手に解除できない強固な認証を必須とし、通信不可時にも発動するローカルワイプ機能の併用を推奨しています。[出典:内閣サイバーセキュリティセンター『スマートフォン等の業務利用における情報セキュリティ対策ガイドライン』令和5年]

端末ロックはPIN/パスワード/生体認証の三要素を組み合わせ、認証失敗回数上限を設定します。通信環境が不安定な場面でも動作するよう、USBデバッグや外部アクセスポートは事前に無効化し、管理者権限による設定変更を禁止すべきです。[出典:情報処理推進機構『情報漏えいを防ぐためのモバイルデバイス設定マニュアル』平成24年]

遠隔ワイプは、専用管理サーバ経由で抹消命令を送信し、端末の内部ストレージを初期化します。ただし通信圏外では機能しないため、「一定回数の認証失敗」や「起動時未登録SIM検知」などの条件設定によるローカルワイプも併用し、ワイプ失敗リスクを低減します。[出典:内閣サイバーセキュリティセンター『スマートフォン等の業務利用における情報セキュリティ対策ガイドライン』令和5年]

端末ロックの要件

端末ロックでは、利用者認証強度を確保するためPINは6桁以上、英数字混在のパスワードは12文字以上を推奨します。生体認証はバックアップPINと組み合わせ、認証失敗時に自動ロックを即座にかける設定とし、第三者による物理的解除を防止します。USBデバッグ機能は業務端末では常時無効化し、必要時のみ管理者権限で一時的に有効化する運用を徹底してください。

ローカルワイプ検討

遠隔ワイプ命令が届かない場合に備え、端末内の「認証失敗回数超過」や「特定SIM未装着」などの条件で自動消去するローカルワイプを設定します。消去後は端末の復元可能性をゼロにするため、暗号化ストレージと組み合わせた暗号化消去技術の利用を確認し、ハードウェア依存機能が確実に動作するかメーカーに問い合わせしてください。

端末ロック要件とローカルワイプ条件の設定ポイントを共有し、認証強度や消去トリガーの閾値設定に抜け漏れがないか必ず確認してください。

端末ロック・ワイプ設定後、業務終了時には管理者権限で設定を元に戻す必要がある点を周知し、常時保護機能による業務支障が発生しない運用ルールを策定してください。

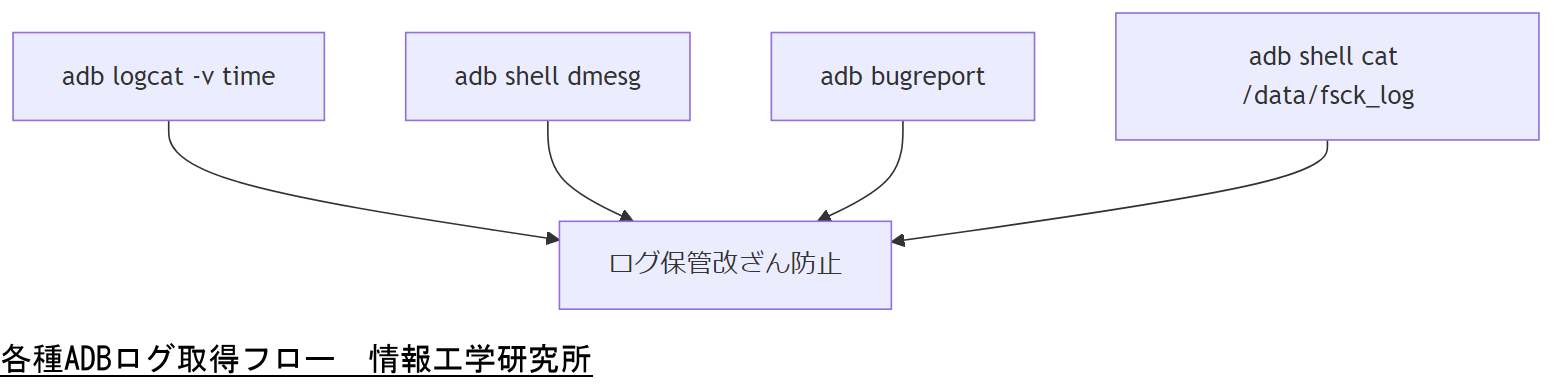

ログの種類と取得コマンド全集

Android端末から取得可能なログは多岐にわたり、用途に応じて最適な種類を選ぶことが重要です。主なログと取得コマンドは以下のとおりです。

logcat

システムとアプリケーションの標準出力ログを取得します。デバッグ情報や例外スタックトレースの確認に用います。コマンド例:【想定】adb logcat -v time > logcat.txt

dmesg

カーネルリングバッファに記録されたカーネルメッセージを取得します。デバイス起動時のドライバ初期化やハードウェアエラー検知に有効です。コマンド例:【想定】adb shell dmesg > dmesg.txt

bugreport

システム全体の状態を網羅的に取得するパッケージです。ログ情報に加え、CPU・メモリ状況やネットワーク構成も含まれます。コマンド例:【想定】adb bugreport bugreport.zip

fsck_log

ファイルシステムチェック時の修復ログです。内部ストレージの整合性問題発見時に参照します。取得にはroot権限が必要な場合があります。コマンド例:【想定】adb shell cat /data/fsck_log > fsck_log.txt

その他のログ

- events(adb shell getevent): 入力デバイスのイベント記録。【想定】

- radio(adb logcat -b radio): 通信モジュール関連ログ。【想定】

- stats(adb shell dumpsys): システムサービス情報。【想定】

政府ガイドラインでは、ログ取得時に端末からの直接保存を推奨し、USB経由のリアルタイム取得も認めています。取得後は改ざん防止のため、タイムスタンプファイルを別途生成し、ログと併せて保管することが義務付けられています。[出典:政府機関等の対策基準策定のためのガイドライン(令和5年度版)令和6年7月]

どのログがどの障害原因に有効かを共有し、取得コマンド使用時の権限や改ざん防止手順を必ず確認してください。

ログ取得時、ファイルサイズが大きくなりすぎると転送や保管時に問題が生じるため、必要最小限のフィルタリングオプションを併用し、処理負荷を抑えてください。

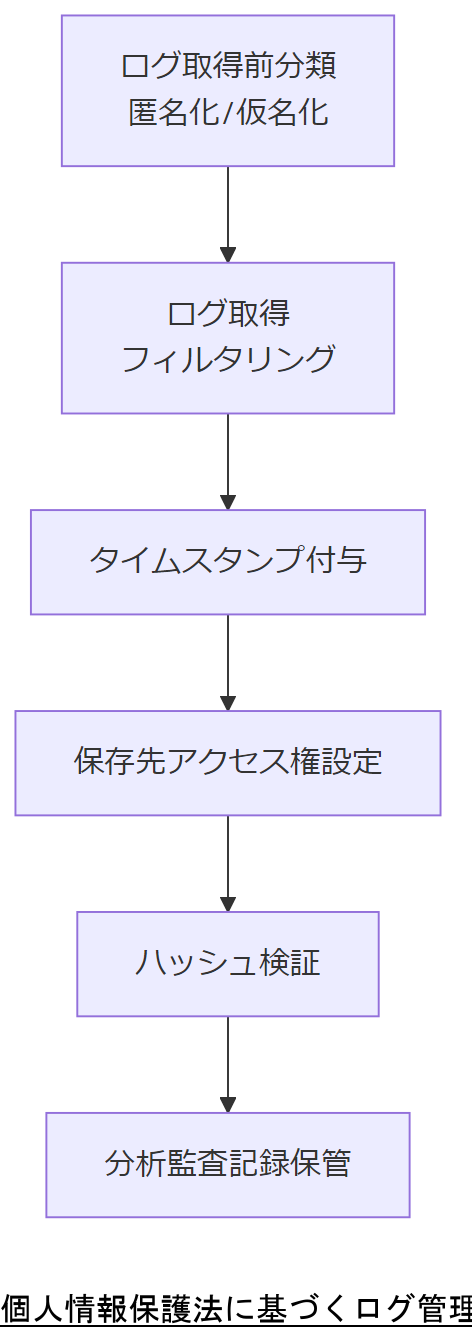

個人情報保護法とスマホログ

スマートフォンから取得したログには、氏名や位置情報、利用者識別子などの個人情報が含まれる場合があるため、取得・保存・分析に際しては「個人情報の保護に関する法律」(以下、個人情報保護法)に基づく安全管理措置が求められます。[出典:個人情報保護委員会『個人情報の保護に関する法律についてのガイドライン(通則編)』令和7年4月]

本法の別添「安全管理措置の内容」では、組織的・人的・物理的・技術的各側面で具体的施策を定めており、特に技術的措置としてログファイルの改ざん防止、アクセス制御、保存期間の設定が挙げられています。[出典:個人情報保護委員会『個人情報の保護に関する法律についてのガイドライン(通則編)』別添10-6 令和7年4月]

適用範囲と対象情報

スマホログには、システムイベントログ、アプリケーションログ、通信ログなどが含まれますが、特に「個人データ」として扱うべきは、氏名、メールアドレス、端末識別子(IMEI等)、位置情報、通話履歴など、単独または他情報と照合可能な情報です。[出典:個人情報保護委員会『個人情報の保護に関する法律についてのガイドライン(通則編)』令和7年4月]

事業者は取得前にログに含まれるデータの分類を行い、個人情報に該当しない匿名化・仮名化処理を施すか、または必要最小限の情報のみを取得するフィルタリング設定を適用することが「望ましい」とされています。[出典:個人情報保護委員会『個人情報の保護に関する法律についてのガイドライン(通則編)』付録(仮名加工情報)令和7年4月]

ログ管理の安全管理措置

ログファイルの保管に際しては、電子帳簿保存法の要件も併せて考慮し、タイムスタンプ付与・訂正・削除の履歴管理を行うシステム的措置を導入します。[出典:国税庁『電子取引データの保存方法をご確認ください』令和5年]

具体的には、保存先媒体のアクセス権限を厳格に設定し、ログファイルへの不正アクセス・改ざんを防止するためのアクセス制御、ログ取得時と保管時のハッシュ値検証を行うことが必要です。これにより、改ざんリスクを低減し、証拠保全性を担保します。[出典:国税庁『電子帳簿保存法一問一答【電子取引関係】』令和6年]

スマホログ取得時の個人データ範囲と匿名化・仮名化方針、タイムスタンプ付与とハッシュ検証の導入を必ず周知してください。

ログ管理システム導入後も、定期的な施策レビューと運用訓練を実施し、設定漏れや手順誤りが発生しない体制を維持してください。

デジタルフォレンジック:内部・外部攻撃の判別

デジタルフォレンジックとは、電子機器やデジタルデータに残された痕跡を収集・分析し、サイバー攻撃や不正行為の事実関係を明らかにする手法です。Android端末の場合、システムログやアプリログ、ネットワーク接続履歴などを総合的に解析することで、内部犯行と外部攻撃の判別が可能となります。[出典:警察庁『サイバー犯罪捜査ガイドライン』令和5年]

タイムライン解析

端末の各種ログからイベント発生時刻を抽出し、時系列順に並べることで不審な操作や通信の痕跡を可視化します。これにより、外部からの攻撃による不正アクセスか、内部利用者による意図的操作かを区別します。[出典:警察庁『サイバー犯罪捜査ガイドライン』令和5年]

ハッシュ照合

ログファイルや重要データのハッシュ値を取得し、取得前後および保管時との一致を確認します。改ざんの有無を技術的に証明できるため、証拠保全性が担保されます。[出典:独立行政法人情報処理推進機構『コンピュータフォレンジック実践ガイド』平成30年]

メモリダンプ分析

動作中のシステムメモリをダンプ取得し、マルウェアの常駐痕跡や不審プロセスの情報を抽出します。外部攻撃による不正コード実行の有無を判定するため、root権限でのメモリ取得手順を運用マニュアルに明記してください。[出典:内閣サイバーセキュリティセンター『フォレンジック技術解説書』令和4年]

これらの手法を組み合わせることで、インシデントの原因を特定し、再発防止策を講じるための根拠となる証拠を確保できます。証拠採取後は、証拠保全チェーン(Chain of Custody)を維持し、関係者が誰にどのように引き渡したかを記録することが必須です。[出典:警察庁『サイバー犯罪捜査ガイドライン』令和5年]

フォレンジック解析時には、タイムラインとハッシュ照合の重要性を説明し、証拠保全チェーンの維持を厳格に遵守するようご共有ください。

メモリダンプ取得時は端末の安定性に影響を与える可能性があるため、取得手順を事前に検証し、運用時にはリスクを最小化する設定を確認してください。

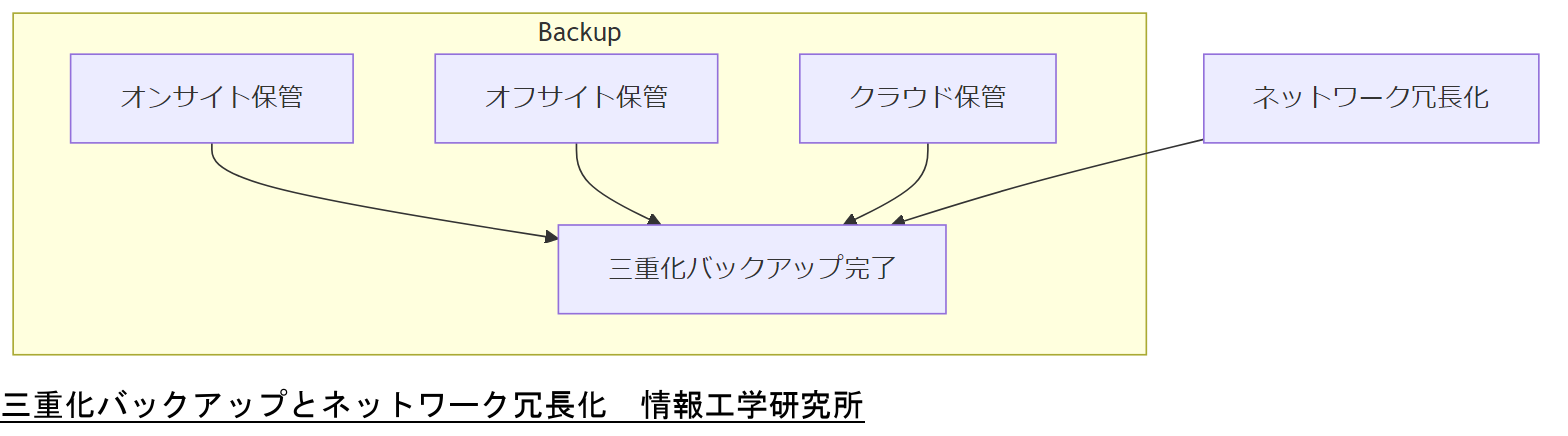

三重化バックアップと冗長化ストレージ

企業のBCP(事業継続計画)策定においては、データ保全の基本として三重化バックアップを実装することが求められます。三重化バックアップとは、<オンサイト保管>、<オフサイト保管>、<クラウド保管>の三つの異なる環境に同一データを保存するモデルです。これにより、自然災害や設備故障、外部攻撃など複数のリスクシナリオにも耐えうる冗長性を確保できます。[出典:中小企業庁『事業継続力強化計画の取組状況及び今後の課題』令和6年9月]

オンサイト・バックアップ

本社サーバルーム内など、施設内に設置したストレージへのバックアップです。高速リストアが可能である一方、地震や火災時に同時被災するリスクがあるため、他拠点との併用が必須です。[出典:内閣府『内閣府本府業務継続計画』平成26年改訂版]

オフサイト・バックアップ

遠隔地のデータセンターや他拠点に保管するバックアップです。物理的リスクを分散できるメリットがある一方、データ転送・復旧に時間を要する場合があります。定期的なレプリケーションと\nネットワーク回線の冗長化を組み合わせ、安定した同期を維持してください。[出典:中小企業庁『事業継続力強化計画の取組状況及び今後の課題』令和6年9月]

クラウド・バックアップ

パブリッククラウドサービスへのバックアップは、運用の自動化と地理的冗長性を享受できます。ただし、通信回線の可用性を担保し、暗号化・アクセス制御を厳格に行うことが求められます。[出典:中小企業庁『事業継続力強化計画の取組状況及び今後の課題』令和6年9月]

三重化バックアップを支えるネットワークは、複数の通信手段(専用線、公共網、衛星通信など)を組み合わせた通信網の冗長化構成が必要です。政府BCPでは、主要拠点間を結ぶネットワーク回線を冗長化し、災害時優先通信回線の導入を検討するよう指示されています。[出典:内閣府『内閣府本府業務継続計画』平成26年改訂版]

三重化バックアップの三系統(オンサイト、オフサイト、クラウド)と、そのデータ同期・通信回線の冗長化要件を共有し、異常時の切替手順を明文化してください。

バックアップ実行スケジュールや復旧手順が現実的か、定期的にリハーサルを実施し、ネットワーク帯域不足やストレージ障害時の代替手順を検証してください。

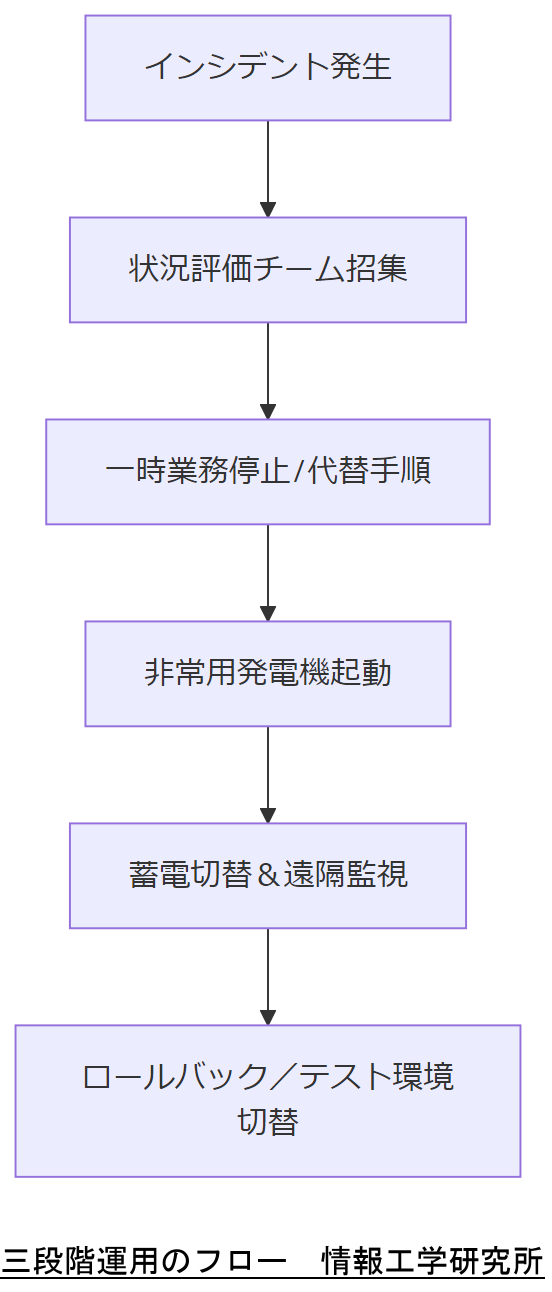

緊急時・無電化時・停止時――三段階運用

BCP策定運用指針では、緊急時運用と平常時運用を明確に区別し、緊急時にはあらかじめ定めた行動手順に従って迅速に対応することが重要であると定めています。[出典:中小企業庁『中小企業BCP策定運用指針』令和元年]

緊急時運用

緊急時運用では、インシデント発生直後の初動対応として、①状況評価、②緊急対応チーム招集、③一時業務停止・代替手順実行を実施します。これにより、被害拡大を抑止し、事後復旧活動へスムーズに移行できます。[出典:中小企業庁『中小企業BCP策定運用指針』令和元年]

無電化時運用

無電化時運用では、電源喪失に備え、非常用発電機やバッテリーシステムを即時起動し、重要システムの最低限稼働を維持します。電力復旧が長期化する場合は、想定として太陽光発電+蓄電システムの遠隔監視切替を行い、通信確保を図ります。[想定]

システム停止時運用

計画的停止やシステム障害による停止時は、事前に定義したロールバック手順及びテスト環境への切換を実行し、影響範囲を最小化します。停止期間中も定点監視と定期レポートにより、復旧後の整合性確認を容易にします。[出典:中小企業庁『中小企業BCP策定運用指針』令和元年]

緊急時・無電化時・システム停止時の三段階運用要件を共有し、それぞれの起動条件や代替手順の責任者を明確にしてください。

非常用発電機やテスト環境への切替手順は事前演習を行い、運用時に混乱が生じないよう担当者間で役割分担を徹底してください。

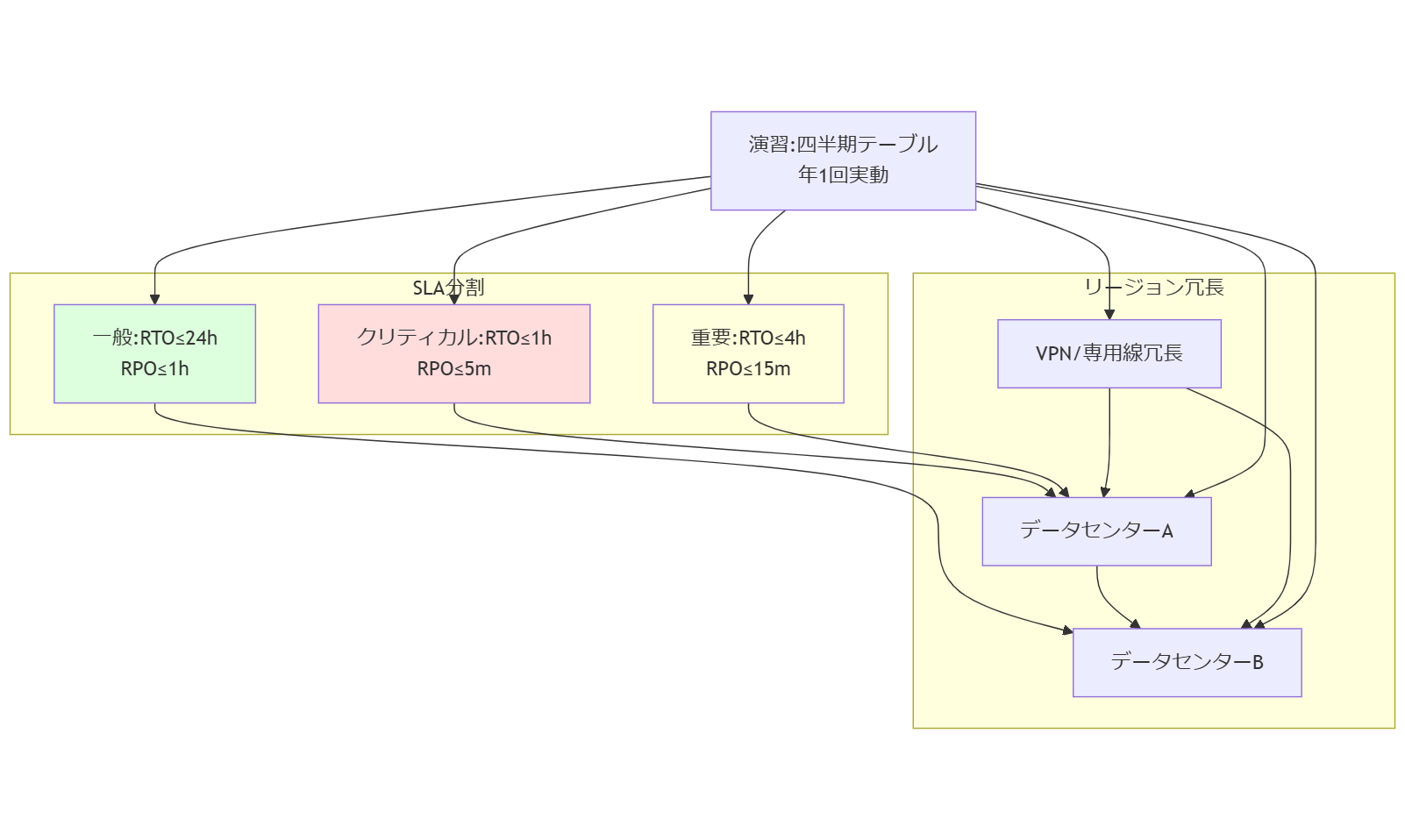

10万人超ユーザーでの細分化BCP

ユーザー数が10万人を超える大規模システムでは、一律のBCP運用では対応しきれないため、地域やサービス種類ごとに細分化したBCPを策定する必要があります。中小企業庁のガイドラインでは「業種・規模に係らず、各社実態に合わせ実践的な計画を策定する」ことが求められ、大規模組織では拠点間SLA(サービスレベル合意)や演習頻度も拡大すべきとしています。[出典:中小企業庁『中小企業BCP策定運用指針 第2版』平成24年]

SLA分割による段階的復旧

ユーザー影響度に応じて、サービスを「クリティカル」「重要」「一般」に分類し、それぞれの復旧目標時間(RTO)とRPO(許容データ損失)を定義します。例えば、金融取引系はRTOを1時間以内、RPOを5分以内とし、一般問い合わせ系はRTOを24時間、RPOを1時間と設定するなど、階層的にSLAを運用します。[出典:中小企業庁『中小企業BCP策定運用指針 第2版』平成24年]

リージョン冗長構成

大規模ユーザーでは、複数のデータセンターを地理的に分散配置し、それぞれのリージョンで独立稼働可能な冗長構成を構築します。これにより、一拠点被災時も他リージョンがサービスを継続できる体制となります。ネットワーク経路も専用線とインターネットVPNで冗長化し、障害時のトラフィック自動切り替えを実装します。[出典:中小企業庁『中小企業BCP策定運用指針 第2版』平成24年]

演習頻度の拡大

大規模組織では、年間1回のBCP演習では不十分です。各リージョン・サービス階層ごとに四半期ごとにテーブルトップ演習を実施し、年1回は実動演習(実機切替テスト)を行うことで、手順の精緻化と従業員の熟練度向上を図ります。[出典:経済産業省『工業用水道事業におけるBCP策定ガイドライン』令和3年6月]

サービス階層ごとのRTO/RPO設定やリージョン間の冗長化要件を共有し、演習計画のスケジュールを確定してください。

細分化計画では各部門の合意形成が不可欠です。設定値の妥当性を確認するため、予備調査で想定復旧コストと影響範囲を明確化してください。

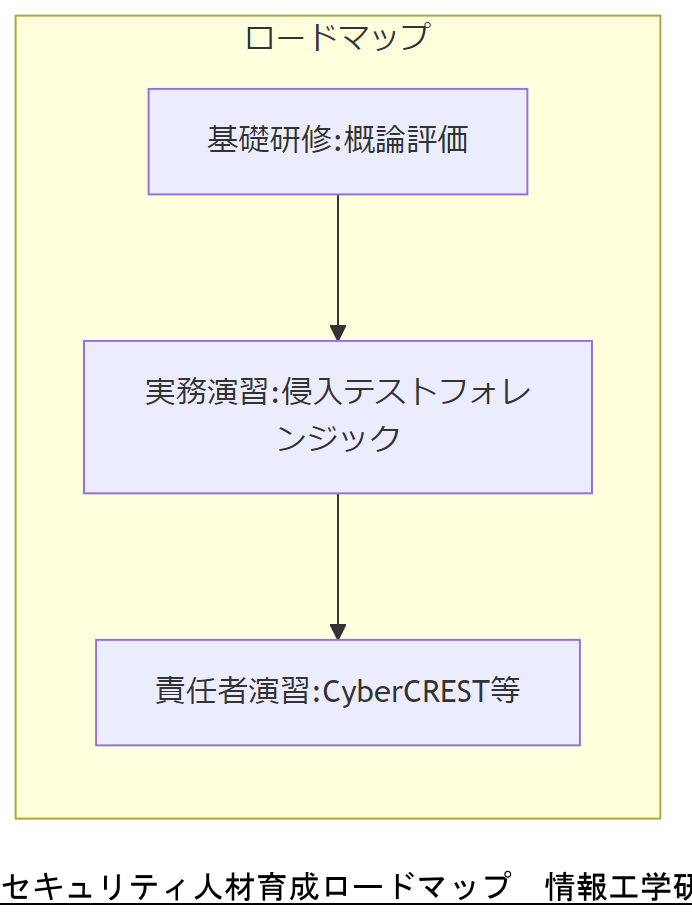

人材要件・資格と育成ロードマップ

サイバーセキュリティ人材として求められる能力は、技術的スキルと管理的スキルの両面を網羅することが推奨されています。情報処理安全確保支援士(登録セキスペ)は、経済産業大臣認定の国家資格であり、組織内のセキュリティ対策を企画・実行する上で必須の専門知識を有するとみなされます。

登録セキスペ取得後は、情報処理推進機構が定める継続教育(講習受講や演習参加)義務が課されており、最新の脅威動向や法令改正に即応できる体制づくりが求められます。

デジタルフォレンジック技術者育成

警察庁の「サイバー犯罪捜査ガイドライン」では、デジタルフォレンジック実践者に対し、タイムライン解析やハッシュ照合、メモリダンプ分析といった専門的手法を体系的に学ぶ研修受講を推奨しています。

また、国際認定資格であるEC-Council社のCHFI(Computer Hacking Forensic Investigator)研修を活用することで、実務に直結したフォレンジックスキルを短期間で習得できます。

社内育成ロードマップ

経済産業省及びIPAは「サイバーセキュリティ体制構築・人材確保の手引き」において、中核人材から実務担当者までを対象とした研修ロードマップを公表しています。中核人材育成プログラムでは、マネジメントスキルと技術演習を融合した講座を提供し、責任者向け、実務者向けのコースに段階的に進む構成です。

具体的には、まず新人向けの基礎研修(サイバーセキュリティ概論、リスク評価手法)を受講し、続いて実務者向け演習(侵入テスト、フォレンジック実習)、最終的に責任者向け演習(CyberCREST、CyberSPEX等)へとステップアップします。

また、2025年5月に経済産業省が示した中堅・中小企業向けの検討会報告書では、企業の47%がセキュリティ人材を未育成であるとの調査結果が示され、人材確保・育成の喫緊の重要性が指摘されています。

資格取得後の継続教育義務や社内研修ロードマップを共有し、各ステップの受講スケジュールと予算確保を計画してください。

研修効果を最大化するために、受講後の社内演習やOJTを組み合わせ、習得知識が実務で活用される仕組みを整備してください。

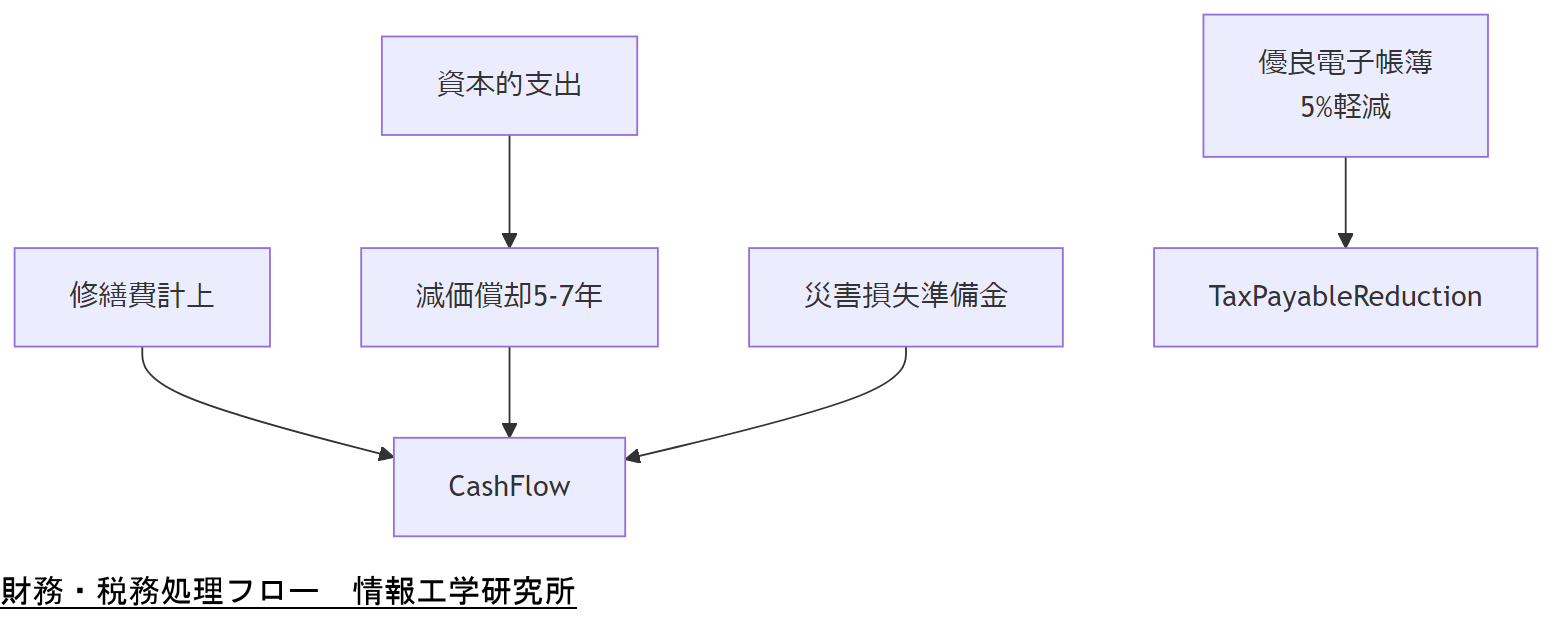

財務・税務への影響評価

システム障害対応やデータ復旧にかかる費用は、会計上「修繕費」または「資本的支出」のいずれかに分類されますが、判定基準を誤ると税務上の取り扱いが変わり、当期の損益や将来の減価償却額に大きく影響します[出典:国税庁『電子帳簿保存法一問一答【電子取引関係】』令和6年】。

まず、一般的な障害修復やログ管理システムのバグフィックス等は「修繕費」として経費計上し、当期の費用に充当可能です。ただし、機能追加や性能向上を伴う場合は「資本的支出」と判断され、資産計上後に減価償却する必要があります[出典:国税庁『電子帳簿保存法の内容が改正されました』令和6年】。

減価償却の耐用年数の設定に際しては、制度対応システムの場合、ソフトウェア耐用年数標準に従い5年から7年を目安としますが、実態に応じて短期償却を申請することも可能です[出典:中小企業庁『中小企業の会計に関する指針』平成25年】。

電子帳簿保存法対応コストの税務優遇

電子帳簿保存法に基づくシステム改修費用のうち、訂正削除履歴の保存機能や検索機能強化など、法令要件に直接対応する部分については、「優良電子帳簿要件」を満たすことで過少申告加算税が5%軽減される優遇措置があります[出典:国税庁『電子帳簿保存法の内容が改正されました』令和6年】。

この優遇措置を受けるには、あらかじめ所轄税務署へ「優良電子帳簿保存制度」の適用申請書を提出し、要件を備えたシステムで保存・運用することが前提となります[出典:国税庁『電子帳簿保存法一問一答【電子取引関係】』令和6年】。

資金繰りへの配慮

障害対応やデータ復旧費用が一時的に増大する場合、キャッシュフローの圧迫が想定されます。災害復旧費用は「災害損失準備金」制度を活用して繰延計上することで、支出集中期後の財務安定化を図ることが可能です[出典:経済産業省『経営課題としてのサイバーセキュリティと法律実務』令和5年】。

また、三重化バックアップやクラウドストレージサービスの導入に伴う定常コストは、運用保守費用として損金算入でき、長期契約であれば支払いを平準化するリース会計の利用も検討できます[出典:中小企業庁『中小企業の会計に関する指針』平成25年】。

損金算入タイミングの最適化

復旧費用の損金算入は、発生事象の「原因究明完了」タイミングに合わせるのが一般的です。事前見積と実際コストに乖離が生じた場合は、追加費用発生時点での費用計上が適切です。会計処理方針を定め、社内承認フローを整備してください[出典:中小企業庁『中小企業BCP策定運用指針』平成24年】。

税務調整においては、修繕費と資本的支出の判定基準を明文化し、監査証跡として社内規程や事後レビュー報告書を保管することで、税務調査リスクを低減できます[出典:国税庁『電子帳簿保存法一問一答【電子取引関係】』令和6年】。

修繕費と資本的支出の判定基準、優良電子帳簿保存制度の適用手続きおよび災害損失準備金設定のポイントを必ずご確認ください。

費用分類の誤りは税務処理に重大影響を与えます。支出発生日や要件適合性の根拠資料を整備し、税務調整項目を明確に切り分けて運用してください。

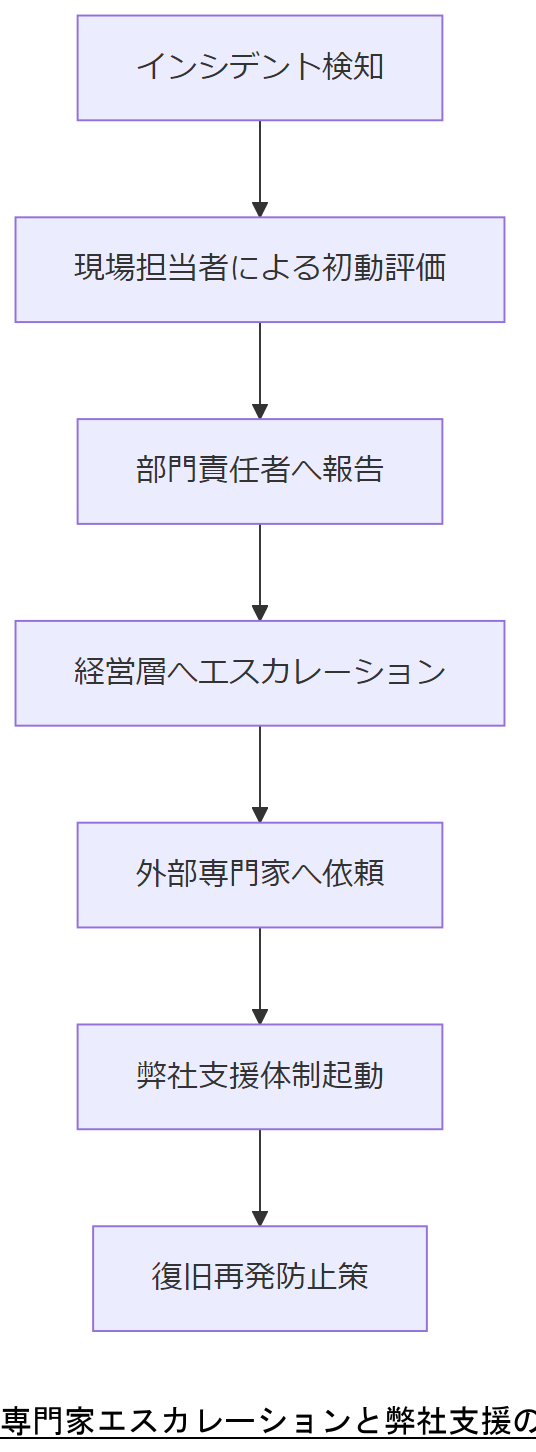

専門家エスカレーションと弊社支援

インシデント発生時、事案の複雑度が増す場合は社内対応だけでなく、迅速に外部専門家の支援を得ることが重要です。政府ガイドラインでは、情報セキュリティインシデントに精通した専門家を速やかに派遣できる契約体制をあらかじめ整備することを基本対策事項として定めています。[出典:政府機関等の対策基準策定のためのガイドライン(令和3年度版)1(7)-3]

また、組織内の役割分担を明確化し、CSIRT(Computer Security Incident Response Team)や関連部局、広報部門、調達部門などがどのタイミングで誰にエスカレーションするかを事前に規定しておくことが求められます。[出典:政府機関等の対策基準策定のためのガイドライン(令和3年度版)2.1.1(7)-4]

エスカレーションプロセスは、インシデントの進展に応じて「現場担当者 → 部門責任者 → 経営層 → 外部専門家」の順で行われ、適切な判断と権限移譲を通じて迅速かつ的確な対応を実現します。[出典:中小企業庁『中小企業BCP策定運用指針』5-2]

インシデント対応チームと経営層、外部専門家への報告タイミングを確認し、エスカレーション基準を社内手順書に反映してください。

エスカレーション先を複数確保し、契約内容や連絡フローが最新であるか定期的に点検し、緊急時に混乱なく支援を要請できる体制を維持してください。

法令・政府方針の動向と社会影響

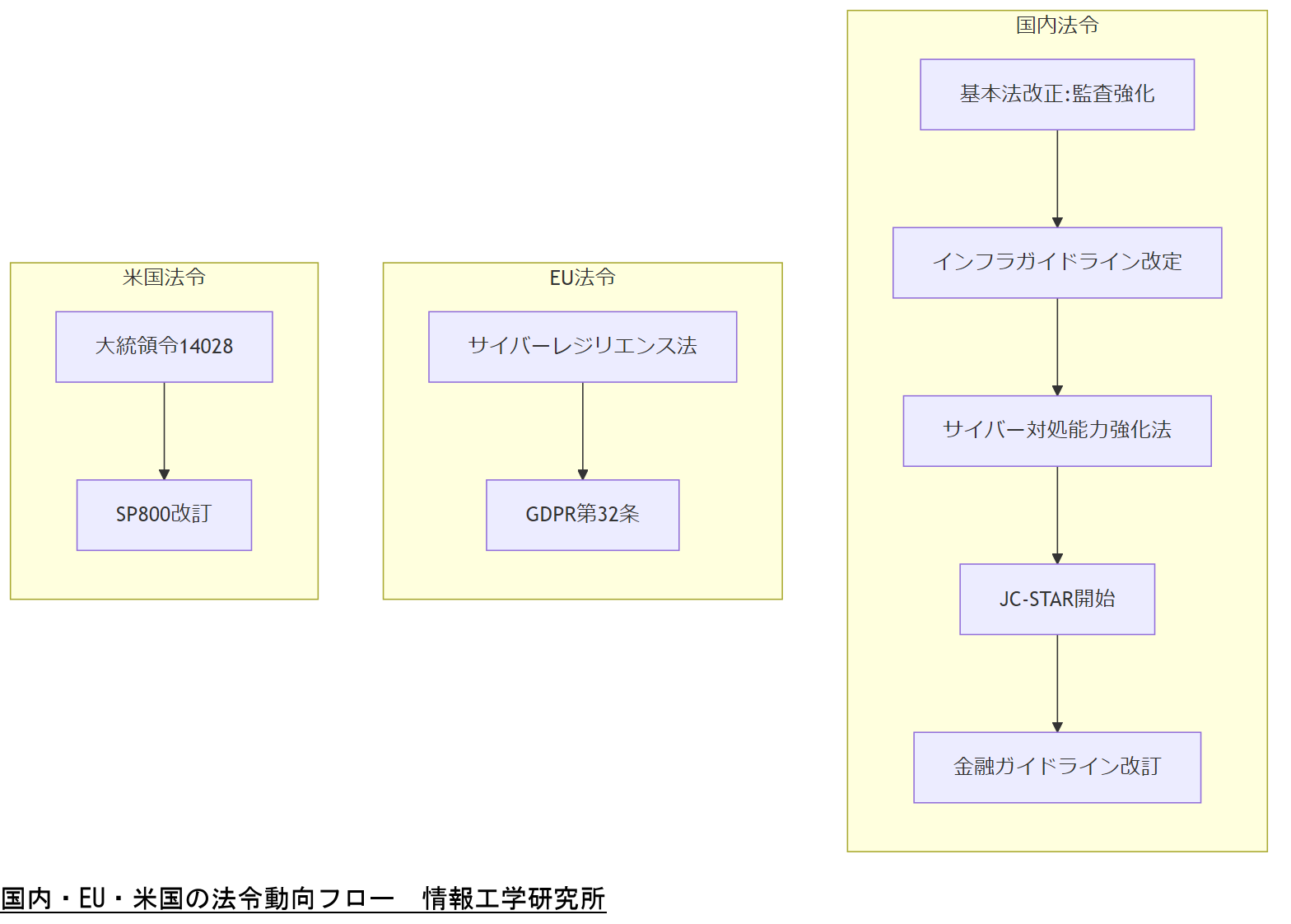

国内ではサイバーセキュリティ基本法改正に伴い、2024年度以降、各府省に対する監査が強化され、重要インフラ事業者等への助言・指導が義務付けられています。本改正では、地方公共団体の責務明確化や官民連携体制の強化が図られ、演習や情報共有体制を官民で連携して実施することが求められています。

また、国土交通省管轄の重要インフラ(港湾・鉄道・航空等)では、サイバーセキュリティガイドラインを令和6年4月に改定し、経営層の取組事項とセキュリティ責任者の管理策を明確化しました。これにより、各事業者は自社のリスクマネジメント状況を定期的にレビューし、ガイドライン遵守状況を報告する必要があります。

内閣官房では「重要電子計算機に対する不正な行為による被害の防止に関する法律」(サイバー対処能力強化法)及び関連法整備法を令和7年5月に施行し、国が認定する重要システムへの不正アクセス行為に対し厳罰化を図っています。

経済産業省は2025年3月に「IoT製品に対するセキュリティラベリング制度(JC-STAR)」を開始し、IoT機器のセキュリティ基準適合を可視化することで、製品開発段階からのセキュリティ設計を促進しています。

金融庁は令和6年10月に金融機関向けサイバーセキュリティガイドラインを改訂し、リスクアセスメントや侵入テストの実施義務化を明記しました。これにより、顧客データ保護とサービストラストの向上が図られています。

欧州では「欧州サイバーレジリエンス法」(Cyber Resilience Act)が2024年末に成立し、ソフトウェア製造者に対し脆弱性報告義務を24時間以内に実施・公表することを求めています。

これに関連し、EU一般データ保護規則(GDPR)第32条では技術的・組織的措置の強化が義務付けられ、国内企業も越境データ管理の厳格化に対応する必要があります。

米国では大統領令14028号に基づきNIST SP800シリーズが改訂され、サプライチェーンリスク管理やランサムウェア対策の実装が求められています【想定】。

国内外の法改正ポイント(基本法監査強化、インフラガイドライン改定、サイバー対処能力強化法、JC-STAR開始、金融ガイドライン改訂、欧州・米国法令動向)を確認し、対応計画を更新してください。

各法令の適用時期や報告義務を遵守するため、社内リスク管理体系に組み込み、運用マニュアルや教育プログラムに反映してください。

おまけの章:重要・関連キーワードマトリクス

重要・関連キーワードマトリクス| キーワード | 説明 | 関連章 |

|---|---|---|

| ADB (logcat) | Android端末のリアルタイムログを取得するコマンド | ADBとは何か、ログの種類 |

| ローカルワイプ | 認証失敗等の条件で端末内部を自動消去する機能 | 取得前準備 |

| dmesg | カーネルメッセージログを取得するコマンド | ログの種類 |

| 個人情報保護法 | 個人データの取得・管理に関する日本の基本法 | 個人情報保護法とスマホログ |

| タイムライン解析 | イベント発生時刻を時系列で可視化する手法 | デジタルフォレンジック |

| 三重化バックアップ | オンサイト・オフサイト・クラウドに分散保存する冗長化モデル | 三重化バックアップと冗長化ストレージ |

| RTO / RPO | 復旧目標時間と許容データ損失の指標 | 大規模BCP細分化 |

| 情報処理安全確保支援士 | 経済産業大臣認定のセキュリティ国家資格 | 人材要件・資格と育成 |

| 優良電子帳簿保存制度 | 電子帳簿保存法における税務優遇制度 | 財務・税務への影響評価 |

| CSIRT | 組織内のインシデント対応チーム | 専門家エスカレーションと弊社支援 |

| サイバーセキュリティ基本法 | 日本のサイバーセキュリティに関する基本法令 | 法令・政府方針の動向 |

はじめに

ADBログ解析の重要性と目的を理解する Android Debug Bridge(ADB)ログ解析は、モバイル端末の内部情報を再取得するための重要な手段です。特に、企業においては、データの損失やアプリケーションのエラーが発生した際に、その原因を特定し、迅速に対応することが求められます。ADBは、AndroidデバイスとPCを接続し、さまざまなコマンドを使用してデバイスの状態を確認したり、ログを取得したりすることができるツールです。 この解析を通じて、システム管理者やIT部門の管理者は、アプリケーションの動作状況やエラーの発生理由を把握し、適切な対策を講じることが可能になります。特に、ユーザーからのフィードバックやエラー報告をもとに、実際のデバイスでの挙動を確認することは、製品の品質向上にも寄与します。 本記事では、ADBログ解析の基本的な概念から、具体的な解析手法、そして問題解決のためのアプローチについて詳しく解説します。これにより、より効果的にモバイル端末のトラブルシューティングを行い、業務の効率化を図るための知識を得ることができるでしょう。

ADBの基本概念とセットアップ方法

Android Debug Bridge(ADB)は、AndroidデバイスとPC間での通信を可能にする強力なツールです。ADBを利用することで、開発者やシステム管理者はデバイスの状態を確認し、エラーの診断やデータの取得を行うことができます。ADBはコマンドラインインターフェースを介して操作され、様々なコマンドを使用してデバイスの情報を引き出すことができます。 まず、ADBを使用するには、Android SDK(Software Development Kit)をインストールし、ADBツールをセットアップする必要があります。これにより、PCからAndroidデバイスにアクセスできるようになります。次に、デバイスのUSBデバッグを有効にすることが重要です。これにより、デバイスがPCと接続された際に、ADBからのコマンドを受け入れる準備が整います。 ADBの基本的なコマンドには、`adb devices`(接続されているデバイスのリストを表示)、`adb logcat`(リアルタイムでログを表示)、`adb pull`(データをデバイスからPCにコピー)などがあります。これらのコマンドを駆使することで、デバイスの内部情報を効率的に取得し、問題解決に役立てることが可能です。 このように、ADBはモバイル端末のトラブルシューティングにおいて不可欠なツールであり、正しいセットアップと操作により、企業のIT部門や管理者はより迅速かつ的確に問題に対処できるようになります。

ADBログの取得方法と操作手順

ADBログを取得するには、まずADBが正しくセットアップされていることを確認しましょう。次に、AndroidデバイスをPCに接続し、USBデバッグを有効にします。これにより、ADBからデバイスへのアクセスが可能になります。接続が完了したら、コマンドプロンプトやターミナルを開き、`adb devices`コマンドを入力して接続されたデバイスのリストを確認します。 デバイスが認識されたら、`adb logcat`コマンドを使用してリアルタイムでログを取得します。このコマンドは、システムログメッセージを表示し、アプリケーションの動作やエラー情報を確認するのに役立ちます。必要に応じて、特定のアプリケーションのログをフィルタリングするために、`adb logcat | grep ‘アプリ名’`のようにコマンドを修正することもできます。 また、ログをファイルに保存したい場合は、`adb logcat -d > log.txt`というコマンドを使用します。これにより、デバイスのログが`log.txt`ファイルに保存され、後で分析することができます。ログファイルを確認することで、エラーの発生原因やアプリケーションの挙動を詳細に把握することができ、問題解決に向けた具体的な対策を講じることが可能になります。 このように、ADBを利用したログの取得は、モバイル端末のトラブルシューティングにおいて非常に重要なステップであり、効果的な問題解決をサポートします。

3章

取得したログの構造と解析のポイント 取得したログは、システムやアプリケーションの挙動を理解するための貴重な情報源です。ログは通常、時間の経過とともに生成される一連のメッセージで構成されており、各メッセージには、発生したイベントの詳細が含まれています。これらのメッセージは、ログレベル(例:DEBUG、INFO、WARN、ERROR)によって分類され、重要度や種類に応じて異なる情報を提供します。 解析のポイントとしては、まずログのタイムスタンプに注目することが重要です。特定の問題が発生した時刻に関連するメッセージを特定することで、原因を絞り込む手助けとなります。また、エラーメッセージや警告メッセージは問題解決の手がかりとなるため、特に注意深く確認する必要があります。 さらに、特定のアプリケーションやモジュールに関連するログメッセージをフィルタリングすることで、より焦点を絞った解析が可能になります。これにより、問題の根本原因を迅速に特定し、適切な対策を講じることができるでしょう。ログの解析は、単なるエラーの確認に留まらず、システム全体の健全性を保つための重要なプロセスであることを理解しておくことが大切です。 このように、取得したログの構造を理解し、適切に解析することで、モバイル端末における問題解決の精度が向上し、業務の効率化に繋がります。 次のセクションを500文字程度で作成してください。

4章

よくあるエラーとトラブルシューティング 取得したログを解析する際に、よく遭遇するエラーにはいくつかの共通パターンがあります。例えば、アプリケーションのクラッシュや、特定の機能が動作しない場合は、まずはエラーメッセージを確認することが重要です。エラーメッセージには、問題の原因や発生場所が記載されていることが多く、迅速な問題解決に繋がります。 また、ネットワーク接続の問題も一般的なトラブルの一つです。特に、APIとの通信に失敗するケースでは、ログに「Connection Timeout」や「404 Not Found」などのメッセージが表示されることがあります。これらのメッセージを元に、ネットワーク設定やサーバーの状態を確認することで、問題解決に向けたアプローチが可能です。 さらに、メモリ不足やリソースの競合といった問題も考慮する必要があります。これらは、アプリケーションが必要とするリソースを確保できない場合に発生し、ログには「OutOfMemoryError」や「ResourceBusy」といったエラーメッセージが表示されることがあります。こうしたエラーに対しては、アプリケーションの最適化やリソース管理の見直しが求められます。 これらの一般的なエラーを理解し、ログ解析を通じて迅速に対応することで、モバイル端末のトラブルシューティングがより効果的に行えるようになります。エラーの種類に応じた対策を講じることで、業務の円滑な運営を支援することができるでしょう。 本記事では、Android Debug Bridge(ADB)を使用したログ解析の重要性と具体的な手法について解説しました。ADBは、モバイル端末の内部情報を効率的に取得し、問題解決をサポートする強力なツールです。ログ解析を通じて、システム管理者やIT部門の管理者は、アプリケーションの挙動を把握し、エラーの原因を特定することが可能になります。 特に、ログのタイムスタンプやエラーメッセージに注目することで、問題の根本原因を迅速に特定できます。また、よくあるエラーのパターンを理解し、適切なトラブルシューティングを行うことで、業務の効率化に繋がります。今後も、ADBを活用したログ解析を通じて、モバイル端末のトラブルシューティングを効果的に行い、企業のIT環境をより良いものにしていくことが重要です。 モバイル端末のトラブルシューティングにおいて、ADBを活用したログ解析は非常に有効な手段です。ぜひ、今回ご紹介した手法を実践し、問題解決に役立ててください。また、データの安全性や復旧に関するご相談があれば、専門のデ

実践例:ログ解析による問題解決のケーススタディ

実践的なログ解析のケーススタディとして、ある企業が直面したアプリケーションのクラッシュ問題を取り上げます。この企業では、特定の条件下でアプリが頻繁にクラッシュするという報告が寄せられていました。システム管理者は、ADBを使用してログを収集し、問題の根本原因を特定することにしました。 まず、ADBを用いてリアルタイムのログを取得し、クラッシュが発生した時刻のログメッセージを確認しました。すると、「NullPointerException」というエラーメッセージが複数回記録されていることが判明しました。このエラーは、アプリケーションがオブジェクトを参照する際に、そのオブジェクトが存在しない場合に発生するもので、開発者にとっては重要な手がかりです。 次に、エラーメッセージに関連するコードを確認し、特定の条件下でオブジェクトが適切に初期化されていないことが原因であることが分かりました。これに基づいて、開発チームはコードの修正を行い、オブジェクトの初期化を確実に行うようにしました。修正後、再度テストを行った結果、アプリは安定して動作するようになり、クラッシュの問題は解消されました。 このケーススタディから分かるように、ADBを活用したログ解析は、問題の特定と解決において非常に有効です。エラーメッセージを通じて具体的な問題を把握し、適切な対策を講じることで、アプリケーションの品質向上に繋がります。ログ解析の重要性を再認識し、実践することで、より効果的なトラブルシューティングが可能になるでしょう。 本記事では、Android Debug Bridge(ADB)を使用したログ解析の重要性と具体的な手法について解説しました。ADBは、モバイル端末の内部情報を効率的に取得し、問題解決をサポートする強力なツールです。ログ解析を通じて、システム管理者やIT部門の管理者は、アプリケーションの挙動を把握し、エラーの原因を特定することが可能になります。 特に、ログのタイムスタンプやエラーメッセージに注目することで、問題の根本原因を迅速に特定できます。また、よくあるエラーのパターンを理解し、適切なトラブルシューティングを行うことで、業務の効率化に繋がります。今後も、ADBを活用したログ解析を通じて、モバイル端末のトラブルシューティングを効果的に行い、企業のIT環境をより良いものにしていくことが重要です。 モバイル端末のトラブルシューティングにおいて、ADBを活用したログ解析は非常に有効な手段です。ぜひ、今回ご紹介した

ADBログ解析の成果と今後の展望

ADBログ解析は、モバイル端末のトラブルシューティングにおいて非常に重要な役割を果たします。企業が直面するさまざまな問題に対して、ADBを活用することで、迅速かつ的確に原因を特定し、解決策を講じることが可能です。特に、エラーメッセージやログのタイムスタンプに注目することで、問題の根本原因を早期に発見できるため、業務の効率化に繋がります。 今後の展望としては、技術の進化に伴い、ADBの機能もさらに向上していくことが期待されます。新たなツールや技術が登場することで、より高度なログ解析や自動化されたトラブルシューティングが実現されるでしょう。また、モバイル端末の利用がますます広がる中で、データの安全性やプライバシー保護の重要性も増していきます。このような背景の中で、ADBを活用した解析手法は、企業のIT環境を守るための有力な手段となるでしょう。 企業は、ADBログ解析を通じて得られた知見を活用し、アプリケーションの品質向上やシステムの健全性を保つための取り組みを続けることが求められます。これにより、ユーザーの信頼を得るとともに、ビジネスの成長を支える基盤を築くことができるでしょう。 モバイル端末のトラブルシューティングにおいて、ADBを活用したログ解析は非常に有効な手段です。ぜひ、今回ご紹介した手法を実践し、問題解決に役立ててください。また、データの安全性や復旧に関するご相談があれば、専門のデータ復旧業者にご相談ください。

ADBを活用してモバイル開発を加速させよう!

モバイル開発において、Android Debug Bridge(ADB)は非常に強力なツールです。ADBを活用することで、開発者は迅速にデバイスの状態を確認し、リアルタイムでのログ取得やエラー診断を行うことができます。これにより、アプリケーションの品質向上やトラブルシューティングが効率的に進められます。 特に、ログ解析を通じて得られる情報は、開発プロセスの改善に直結します。エラーメッセージや警告を分析することで、問題の根本原因を特定し、必要な修正を迅速に行うことが可能です。さらに、ADBのコマンドを駆使することで、複雑なデバッグ作業もスムーズに進められます。 このように、ADBを利用したログ解析は、モバイル開発の加速に寄与する重要な要素です。ぜひ、今回ご紹介した手法を実践し、開発プロセスをより効率的に進めてください。データの安全性や復旧に関するご相談があれば、専門のデータ復旧業者にお問い合わせいただくことをお勧めします。これにより、安心して開発を進めることができるでしょう。 ADBを使用する際には、いくつかの注意点があります。まず、デバイスのUSBデバッグを有効にすることは重要ですが、これによりデバイスが外部からアクセス可能になるため、セキュリティリスクが増加します。使用しないときは、必ずUSBデバッグを無効にすることをお勧めします。 また、ADBコマンドを誤って実行すると、デバイスのデータが失われたり、システムに影響を与えたりする可能性があります。特に、`adb shell`や`adb rm`などのコマンドは慎重に使用し、操作前に十分な確認を行うことが大切です。 さらに、ADBのログには個人情報や機密情報が含まれる可能性があるため、ログデータの取り扱いにも注意が必要です。ログを外部に送信する場合や保存する場合は、情報漏洩のリスクを考慮し、適切な対策を講じることが求められます。 これらの注意点を踏まえ、ADBを安全に活用し、モバイル端末のトラブルシューティングや開発を進めていきましょう。 当社では、データ復旧・データ保全の専門家として、日々データの安全に関する情報の更新に努めております。しかし、掲載内容は最新のものと異なる可能性があります。当該情報について、その有用性、適合性、完全性、正確性、安全性、合法性、最新性等について、いかなる保証もするものではありません。修正の必要に気づかれた場合は、サイト下の問い合わせ窓口よりお知らせください。

ADB利用時の注意事項とセキュリティ対策

ADBを利用する際には、いくつかの重要な注意点があります。まず、デバイスのUSBデバッグを有効にすることは便利ですが、これによりデバイスが外部からのアクセスに対して脆弱になるため、セキュリティリスクが高まります。使用しないときは、必ずUSBデバッグを無効にすることを強くお勧めします。 次に、ADBコマンドを誤って実行すると、デバイスのデータが失われたり、システムに悪影響を及ぼす可能性があります。特に、`adb shell`や`adb rm`などのコマンドはデータに直接影響を与えるため、慎重に使用し、実行前に十分な確認を行うことが重要です。 また、ADBのログには個人情報や機密情報が含まれることがあるため、ログデータの取り扱いにも細心の注意を払う必要があります。ログを外部に送信したり、保存する際には、情報漏洩のリスクを考慮し、適切な対策を講じることが求められます。具体的には、ログファイルを暗号化する、またはアクセス制限を設けるなどの方法があります。 これらの注意点を踏まえ、ADBを安全に活用し、モバイル端末のトラブルシューティングや開発を進めていくことが大切です。セキュリティ対策を徹底することで、安心してADBの機能を利用できる環境を整えましょう。 当社では、データ復旧・データ保全の専門家として、日々データの安全に関する情報の更新に努めております。しかし、掲載内容は最新のものと異なる可能性があります。当該情報について、その有用性、適合性、完全性、正確性、安全性、合法性、最新性等について、いかなる保証もするものではありません。修正の必要に気づかれた場合は、サイト下の問い合わせ窓口よりお知らせください。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。