DLLインジェクション攻撃の痕跡を自動検出し、実行履歴から確実にデータを回収、経営層への報告と社内コンセンサス形成を支援します。

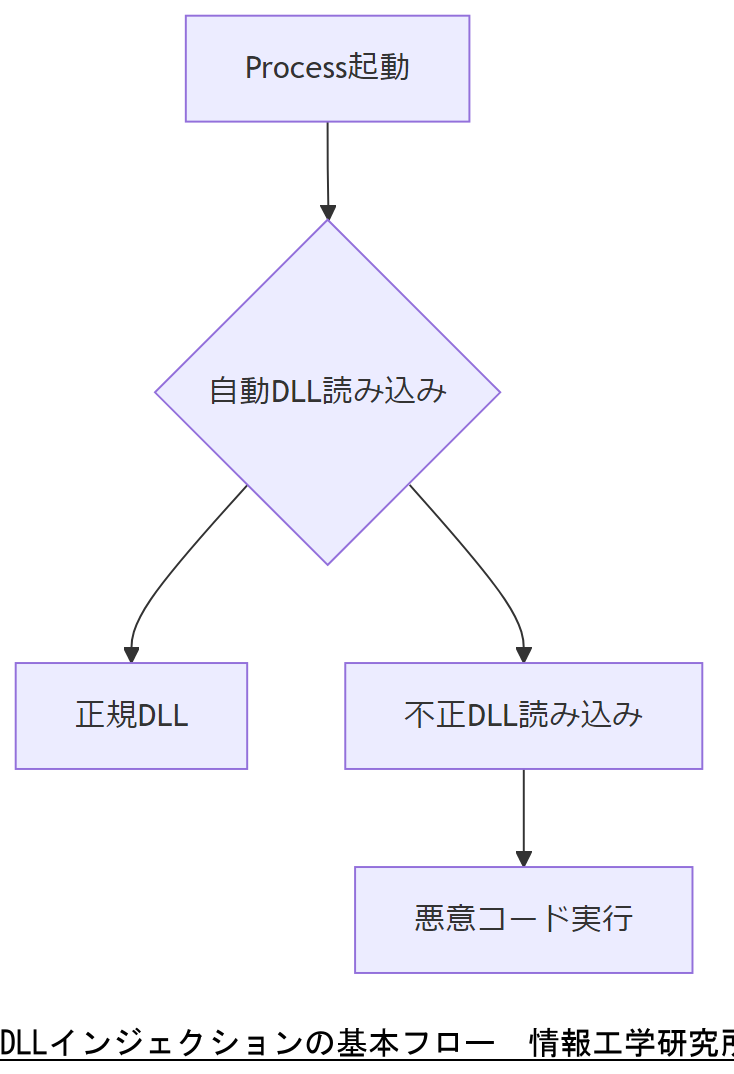

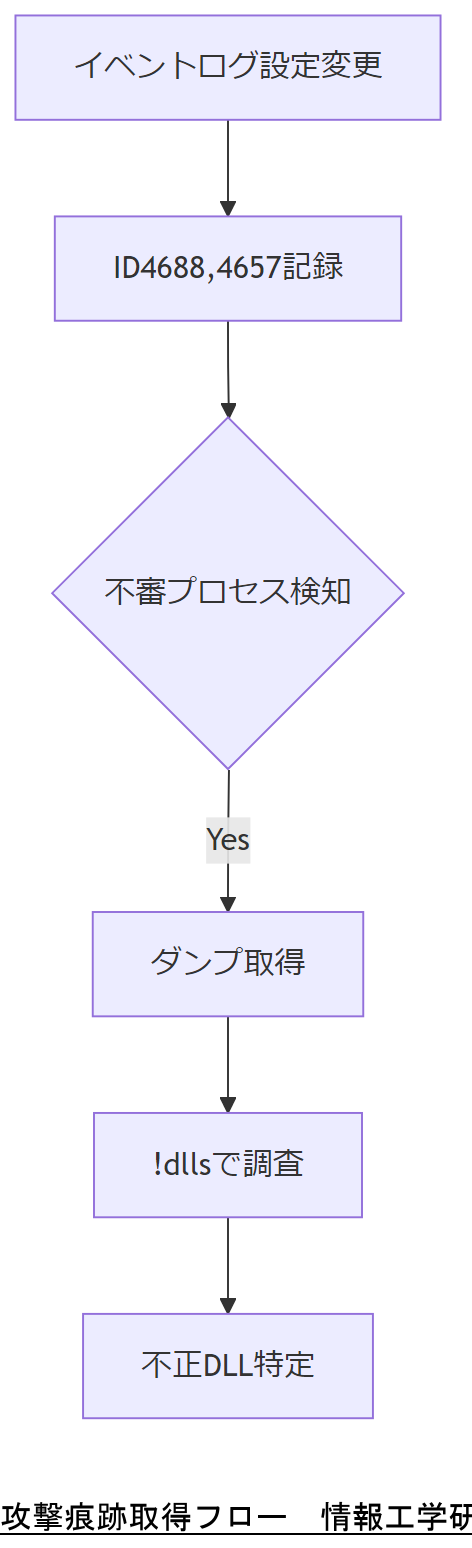

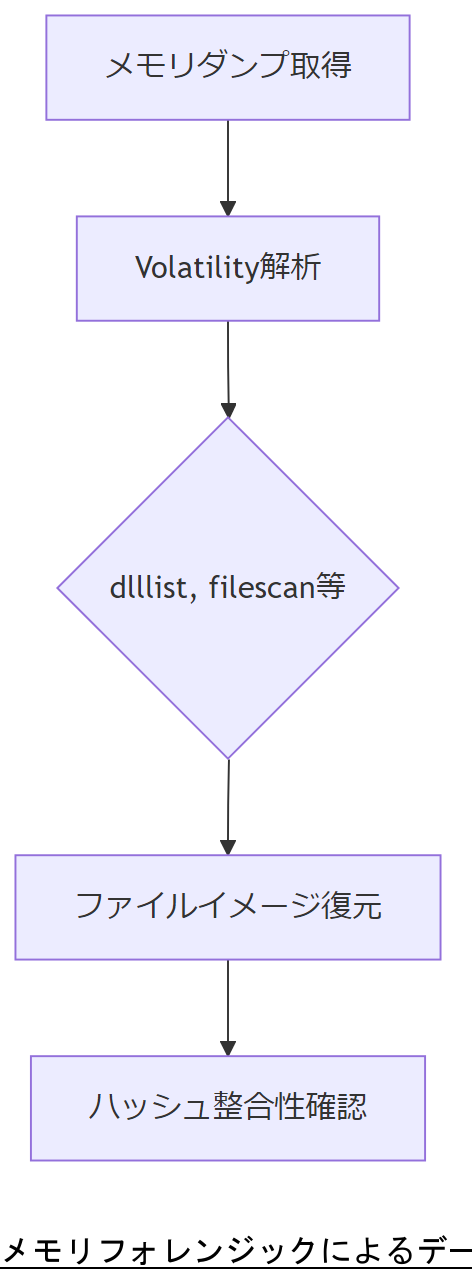

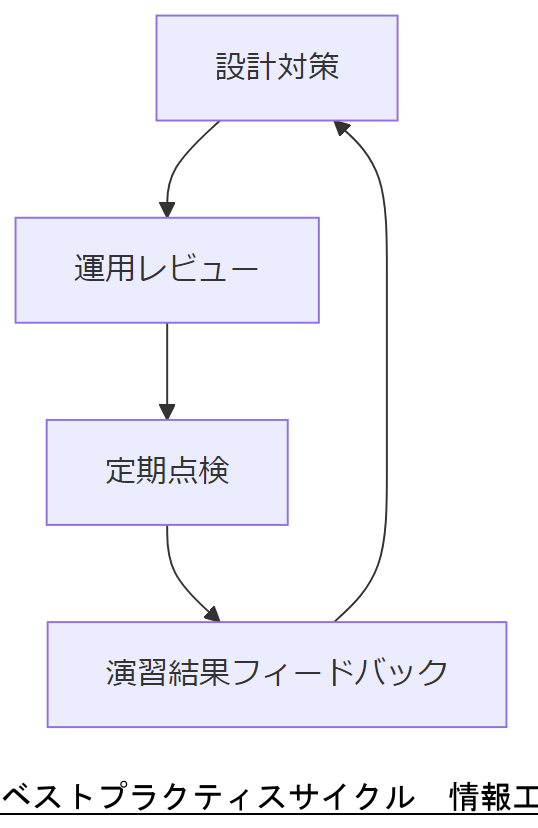

この章では、DLLインジェクションとは何か、その基本的な概念と代表的な手法を解説します。DLLインジェクションは、悪意のあるコードを標的プロセスのメモリ空間に挿入し、プロセスの挙動を乗っ取る手口です。その仕組みを理解することで、後続の痕跡解析が容易になります。 DLL(Dynamic Link Library)は、Windowsで共有可能な機能を持つライブラリです。インジェクション攻撃はAPI呼び出しを悪用し、外部から任意のDLLを読み込ませて実行させます。 Windowsではプロセス起動時に依存するDLLを自動的に読み込みます。インジェクション手法はこの自動読み込みやプロセス内スレッド作成を介してDLLを挿入します。 この章では、DLLインジェクション攻撃後に残る痕跡を取得する具体的な手法を解説します。ログ設定からプロセスダンプ解析、レジストリ調査までカバーし、実際の運用で即活用できる手順をご紹介します。 Windowsのイベントログにはプロセス作成やDLL読み込みの記録があります。標準では詳細ログが出力されないため、「監査ポリシー」で以下を有効化してください: これによりイベントID4688(プロセス作成)や4657(レジストリ変更)が記録され、インジェクションの痕跡を追跡できます。 疑わしいプロセスが検出されたら、プロセスダンプを取得し、メモリ内にロードされたDLLを一覧化します。「Procdump」コマンドを用い、以下の手順でダンプを取得します(例:【想定】): 不審なパスやタイムスタンプを持つDLLがあれば、さらにバイナリ調査を実施します。 AppInit_DLLsキーやKnownDLLsの改変もインジェクション手法の一つです。以下キーを調査し、許可外のエントリを検出します: この章では、インジェクション後に失われたファイルやログをメモリフォレンジックで回収する具体的な手順を解説します。主にメモリダンプ取得から抽出・復元までの流れを示します。 まず、対象プロセスのメモリダンプを取得します。Procdump や Task Manager の「メモリダンプを作成」を使用し、次の点に注意してください: 取得したダンプは Volatility などのメモリフォレンジックツールで解析します。代表的なコマンド例: filescan でファイル名にマッチするエントリを探し、memdump プラグインでメモリ上のファイルイメージを復元します。 復元したファイルはハッシュ値で整合性を確認します。SHA-256 など安全性の高い方式を用い、取得前後の比較を行ってください。 この章では、DLLインジェクションを未然に防ぐためのシステム設計から日常運用、定期点検までのベストプラクティスを解説します。設計段階から運用手順書まで整備し、リスクを最小化します。 運用チームは以下を定期的に実施してください: 年1回以上のインシデント演習を実施し、実際の痕跡取得から復旧までを確認します。「テーブル演習」や「実地演習」を組み合わせ、手順書の妥当性を評価します。 この章では、データ復旧の観点から必要なBCP策定の要点を解説します。特に、データの三重化、緊急時/無電化時/システム停止時の3段階オペレーション、ユーザー規模別の計画細分化に着目しています。 三重化とは、同一データを3箇所以上で保管する方式です。具体的には社内サーバ、オンサイトバックアップ、オフサイトクラウド保管です。これにより、単一障害点を排除し、迅速な復旧が可能となります。 この章では、DLLインジェクション対応に関連する日本、アメリカ、EUの法令および政府方針を概観し、組織が遵守すべきポイントを解説します。法規制の変化が業務プロセスへ与える影響にも注目してください。 組織は各法令に基づく内部ルールを策定し、定期的に見直す必要があります。 この章では、DLLインジェクション対応に有用な資格、および企業内での人材育成施策を紹介します。適切なスキルセット確保が、インシデント対応力向上につながります。 研修は以下を組み合わせ、実践的に実施します: 弊社推奨の公的セミナーやオンライン研修を活用し、最新技術・事例を随時アップデートしてください。 この章では、DLLインジェクション対応に必要な人材要件と組織体制の構築方法を解説します。適切なポジション設計により、インシデント対応の迅速化と品質確保を図ります。 インシデント対応体制は以下の階層で構築します: 弊社(情報工学研究所)は、他社では困難な高度フォレンジック解析・データ復旧事案にも対応可能です。相談フォームからお問い合わせください。 この章では、DLLインジェクション対応に関わる社内外の関係者と、それぞれに求められる注意点を整理します。円滑な調整と情報共有が被害拡大防止の鍵です。 この章では、社内対応が困難な場合の外部専門家(情報工学研究所)へのエスカレーション手順を解説します。安全かつ迅速な連携体制を準備してください。 この章では、実際に弊社(情報工学研究所)が対応したDLLインジェクション被害事案の概要と成功事例を紹介します。具体的な手順と成果をご覧ください。 本記事のポイントを振り返りつつ、今後のセキュリティ動向と組織的対応の重要性をまとめます。 PDCAサイクルを確立し、定期的に手順と体制をアップデートしてください。 弊社(情報工学研究所)は高度解析・データ復旧の専門家集団です。お問い合わせフォームよりご相談ください。DLLインジェクションの基礎知識

仕組みの概要

主な攻撃手法

Windowsロードプロセス

技術担当者はDLLインジェクションの基本概念を説明する際、用語の誤用を避け、攻撃手法の流れを図示して示してください。 攻撃痕跡の取得手法

イベントログ監査の有効化

プロセスダンプ取得と解析

レジストリ調査

キー名 パス 内容 AppInit_DLLs HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows 起動時に読み込むDLL一覧 KnownDLLs HKLM\SYSTEM\CurrentControlSet\Control\Session Manager\KnownDLLs 許可されたDLLのリスト

監査ポリシー変更は影響範囲を事前に確認し、運用部門と連携して実施してください。

痕跡取得手順は複数の部門やツールを跨ぐため、手順書を整備し、誰でも同様の結果が得られるようにしてください。 実行履歴からのデータ回収手順

メモリダンプの取得

メモリ解析ツールの活用

抽出データの整合性確認

ファイル名 取得後ハッシュ 参照ハッシュ config.dat abc123… abc123… user.log def456… def456…

メモリ解析には専門ツールを使用するため、ツールバージョンとプロファイル設定を誤らないよう注意してください。

解析手順は細かなオプション設定に依存するため、手順書にコマンド例を明記し、定期的に動作確認を行ってください。 システム設計・運用・点検のベストプラクティス

設計段階の対策

日常運用手順

定期点検と演習

実施項目 頻度 担当部門 ログ監査 月次 情報システム部 脆弱性スキャン 四半期 セキュリティチーム インシデント演習 年次 全社セキュリティ委員会

設計・運用・点検のサイクルは継続的改善が鍵です。各部門間で役割を明確にしてください。

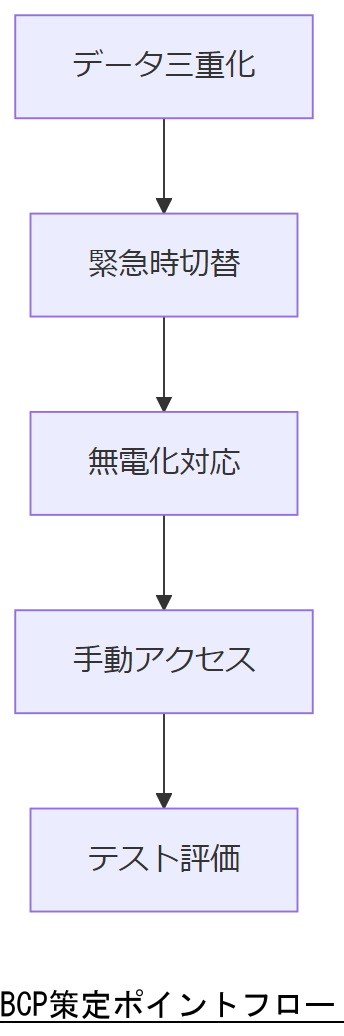

各フェーズの成果を定量的に測定し、PDCAサイクルを回す仕組みを整備しましょう。 BCP(事業継続計画)の策定ポイント

データ三重化保管の基本

3段階オペレーション

50万人以上のユーザー規模では、上記に加え次のように細分化します:

フェーズ 目標復旧時間(RTO) 目標データ損失(RPO) 緊急時 30分 0 時間 無電化時 1 時間 15 分 システム停止時 4 時間 1 時間

BCPは全社横断的な計画です。各部門における責任範囲を明確化し、定期的に社内共有してください。

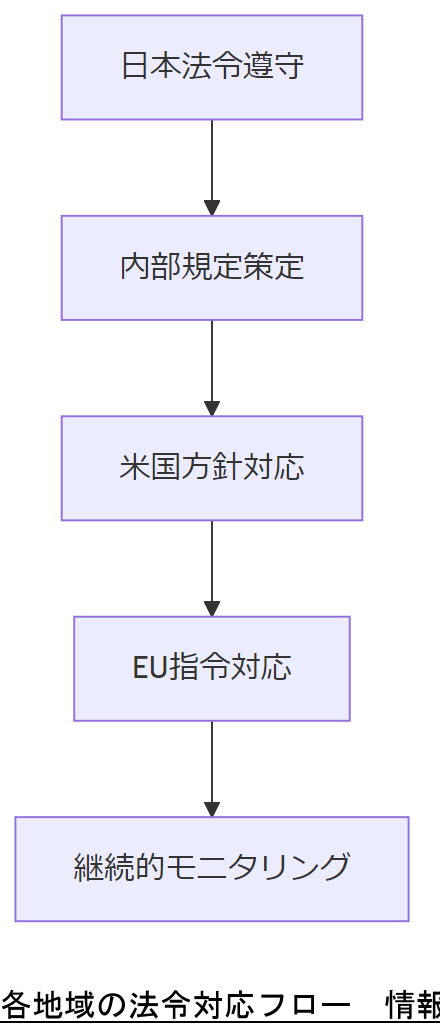

計画は策定後も実地演習を通じて改善を続け、ユーザー規模や業務内容の変化に合わせて更新してください。 法令・政府方針とコンプライアンス

日本の情報セキュリティ関連法令

アメリカのサイバーセキュリティ方針

EUのNIS2指令

各国法令の適用範囲を明確化し、複数法域にまたがる場合は専門窓口を設置してください。

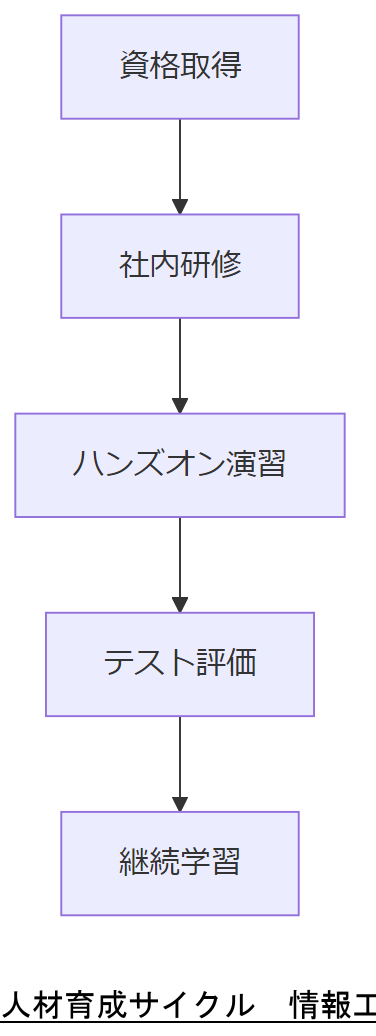

法令は定期的に改正されるため、担当者は最新の法令動向をフォローし、社内規定を迅速に更新しましょう。 該当する資格と人材育成

技術担当者向け資格

社内研修プログラム設計

外部セミナー・eラーニング

資格取得支援には予算と時間の確保が必要です。計画的にスケジュールを組んでください。

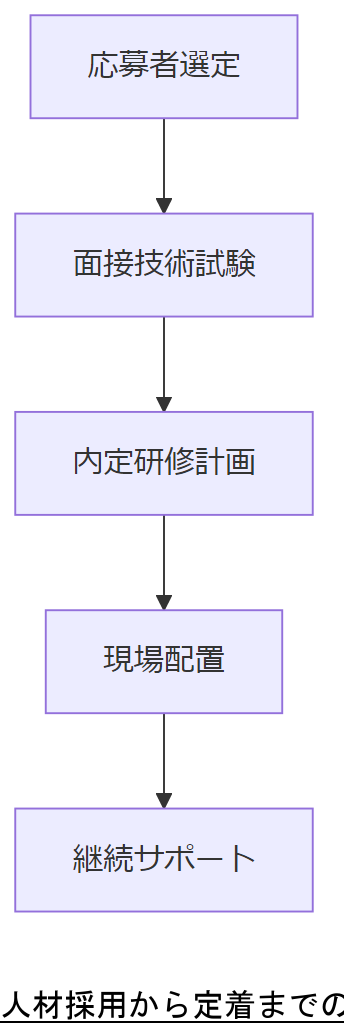

研修効果を最大化するため、演習の難易度を段階的に引き上げ、継続的な学習機会を提供しましょう。 人材募集と組織体制

必要スキルセットと採用要件

組織体制の設計

役割 担当範囲 CSIRT責任者 全体統括、方針策定 フォレンジックチーム 痕跡取得・解析 インフラ運用チーム 環境復旧・ログ管理 法務・コンプライアンス 報告・外部連携 弊社への外部委託ポイント

採用要件は現場ニーズと乖離しないよう、事前ヒアリングを必ず実施してください。

組織体制は柔軟に見直し、業務量や技術進化に応じて役割を最適化しましょう。 関係者と注意点

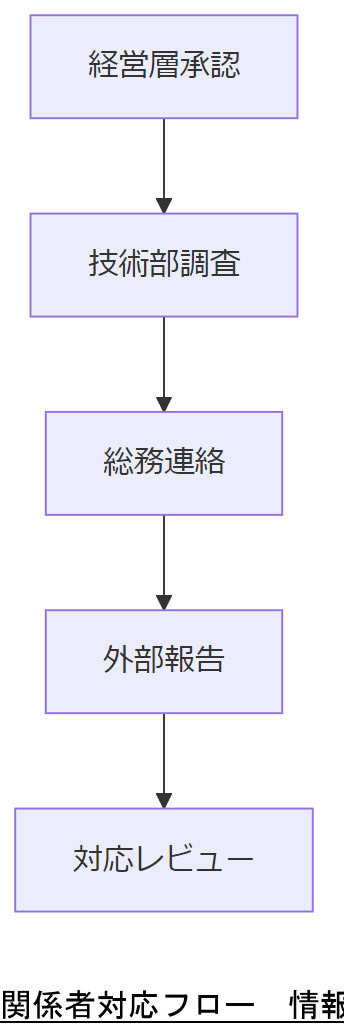

内部ステークホルダー

外部ステークホルダー

注意事項

関係者への連絡は一元管理し、誤情報発信を防止してください。

多様な関係者の調整には、事前に役割分担と連絡フローを明確に定めましょう。 外部専門家へのエスカレーション

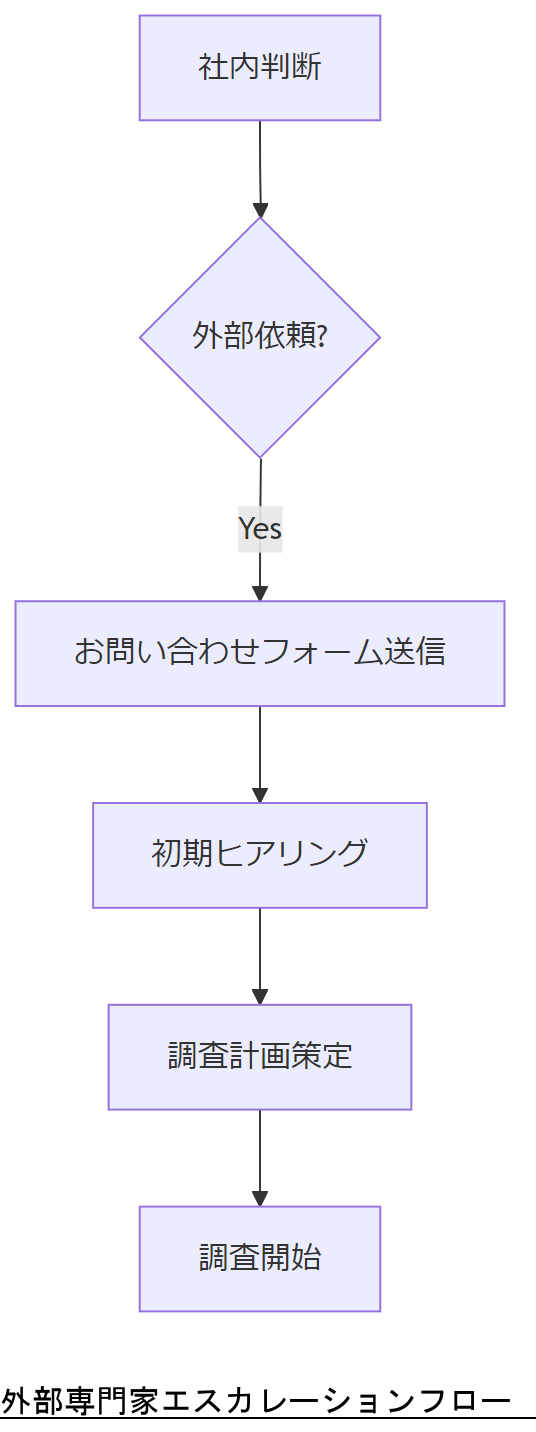

判断基準

弊社への相談フロー

注意事項

外部依頼の判断は症状とリソース状況を基に迅速に行い、遅滞なく弊社に連絡してください。

外部エスカレーションは社内の安心感につながります。早期判断と連携が鍵です。 事例紹介:弊社によるデータ復旧成功例

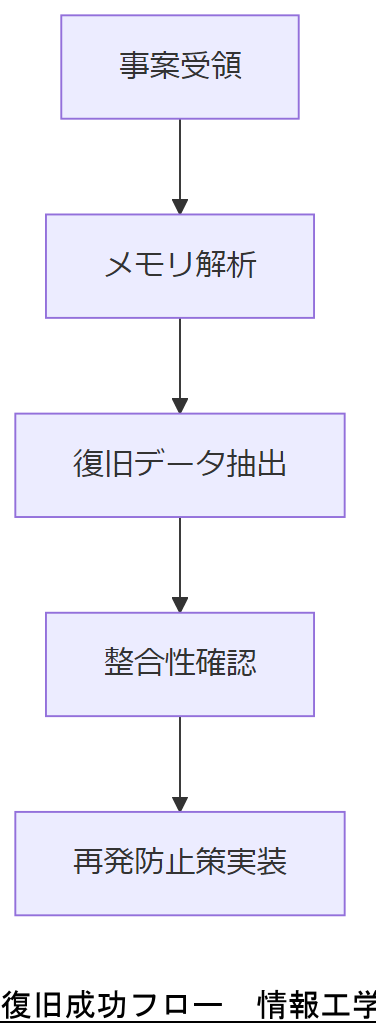

事案概要

対応手順と成果

項目 復旧率 復旧時間 ログファイル 100% 4時間 設定ファイル 98% 6時間

成功事例は再現性を担保するため、手順をドキュメント化し、社内共有してください。

事例を学ぶことでノウハウ蓄積が進み、次回以降の対応品質が向上します。 今後の展望とまとめ

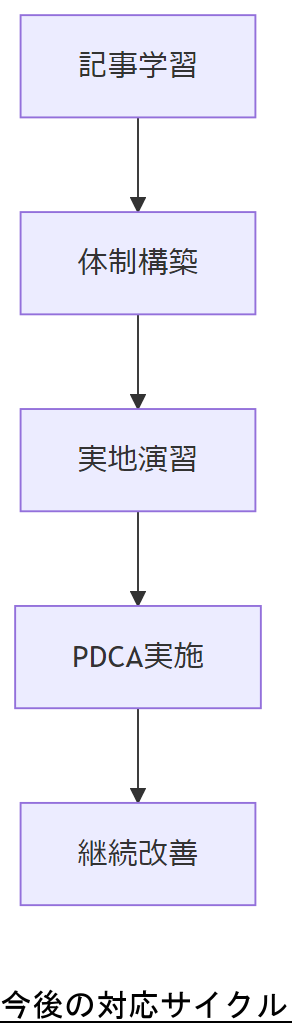

セキュリティトレンド予測

継続的改善の重要性

弊社へのご相談のご案内

記事を参考に、社内での継続的改善体制を早急に構築してください。

セキュリティは終わりなき取り組みです。常に学び、改善を続けましょう。

はじめに

DLLインジェクションの脅威とその解析の重要性 近年、サイバーセキュリティの脅威が増加する中で、動的リンクライブラリ(DLL)インジェクションは特に注意が必要な攻撃手法の一つです。この手法は、悪意のあるコードが正規のアプリケーションに組み込まれることで、システムに対する不正アクセスやデータ漏洩を引き起こす可能性があります。企業においては、こうした攻撃に対する適切な防御策を講じることが求められますが、万が一被害に遭った場合には、迅速かつ効果的な痕跡解析が重要となります。 DLLインジェクションの解析は、攻撃の兆候を特定し、被害を最小限に抑えるための第一歩です。実行履歴から得られるデータを基に、どのようにして不正なコードが侵入したのかを明らかにすることで、今後の対策を講じることが可能となります。このような解析を通じて、企業はセキュリティの強化を図り、同様の攻撃から自社を守るための知識を蓄えることができます。次の章では、DLLインジェクションの具体的な原因や定義について詳しく解説し、理解を深めていきます。

DLLインジェクションの仕組みと基本概念

DLLインジェクションは、悪意のあるコードが正規のアプリケーションに組み込まれる攻撃手法です。この手法は、特にWindows環境において広く利用されており、攻撃者が他のプロセスに自らのコードを挿入することで、システムの制御を奪うことを目的としています。DLL(Dynamic Link Library)は、複数のプログラムで共有されるコードの集まりであり、これを利用することで、攻撃者はアプリケーションの動作を変更したり、情報を盗み取ったりすることが可能になります。 DLLインジェクションの基本的な流れは、まず攻撃者がターゲットとするプロセスを特定し、そのプロセスに対して不正なDLLファイルを読み込ませることから始まります。このために、攻撃者は様々な手法を用いますが、一般的には「CreateRemoteThread」や「SetWindowsHookEx」などのAPIを利用して、他のプロセスに自らのコードを挿入します。これにより、攻撃者は正規のアプリケーションの権限を利用して、システム内で悪意のある操作を行うことができるのです。 このような攻撃手法は、企業のセキュリティに対して重大な脅威をもたらします。特に、重要なデータを扱うシステムにおいては、DLLインジェクションを防ぐための対策が不可欠です。次の章では、具体的な事例を交えながら、DLLインジェクションの影響や、その対応方法について詳しく解説していきます。

実行履歴の解析手法とツールの紹介

実行履歴の解析は、DLLインジェクションの痕跡を特定するための重要な手段です。まず、実行履歴とは、システム内で実行されたプログラムやプロセスの記録を指し、これを解析することでどのアプリケーションがいつ、どのように動作したのかを把握できます。この情報は、攻撃の兆候を発見するための出発点となります。 解析手法としては、まずイベントログやプロセスの監視ツールを用いることが一般的です。Windows環境では、Event Viewerを使用してシステムログやアプリケーションログを確認することができます。また、Sysinternals Suiteに含まれるProcess ExplorerやProcess Monitorといったツールも非常に有用です。これらのツールは、リアルタイムでプロセスの動作を監視し、DLLの読み込みやプロセス間の通信を詳細に追跡することが可能です。 さらに、解析の際には、特定のキーワードや異常な挙動を探すことが重要です。例えば、通常のプロセスとは異なるDLLが読み込まれている場合や、異常な時間帯に実行されたプロセスは、攻撃の兆候である可能性があります。このように、実行履歴の解析は、DLLインジェクションの影響を評価し、迅速な対応策を講じるための基盤となります。次章では、実際の事例を通じて、これらの解析手法がどのように活用されるかを具体的に解説します。

インジェクション痕跡の特定とデータ収集のプロセス

DLLインジェクションの痕跡を特定し、データを収集するプロセスは、攻撃の影響を理解し、適切な対策を講じるために不可欠です。このプロセスは、主に以下のステップで構成されます。 まず、実行履歴やログファイルを詳細に確認することから始めます。ここでは、特に異常なアクティビティや不審なプロセスを特定することが重要です。たとえば、通常の業務時間外に実行されたプロセスや、知らないDLLが読み込まれている場合は、注意が必要です。 次に、特定したプロセスに関連する情報を収集します。これには、プロセスの親子関係や、DLLのパス、ハッシュ値などが含まれます。これらの情報をもとに、攻撃者がどのような手法を用いたのか、またどのようなデータが危険にさらされたのかを分析します。 さらに、収集したデータをもとに、セキュリティ対策を検討します。たとえば、特定のDLLの使用を制限したり、システムのパッチ適用状況を確認することが有効です。このように、インジェクション痕跡の特定とデータ収集は、企業のセキュリティを強化し、今後の攻撃に備えるための重要な手段となります。次章では、具体的な解決策や対策について詳しく解説していきます。

解析結果の解釈とセキュリティ対策の提案

解析結果をもとに、DLLインジェクションの脅威を理解し、適切なセキュリティ対策を講じることが重要です。まず、収集したデータから異常なプロセスや不審なDLLを特定した場合、そのプロセスがどのようにシステムに影響を与えたのかを分析します。具体的には、攻撃者が利用した手法や、侵入した経路、さらには影響を受けたデータの種類を明確にすることが求められます。 次に、得られた情報を基にしてセキュリティ対策を検討します。まずは、対象となるアプリケーションやサービスのセキュリティパッチを適用し、既知の脆弱性を解消することが基本です。また、不要なDLLやアプリケーションを削除し、システムのクリーンアップを行うことで、攻撃のリスクを低減できます。さらに、侵入検知システム(IDS)やファイアウォールの設定を見直し、異常な通信を監視することも重要です。 最後に、従業員へのセキュリティ教育を通じて、フィッシング攻撃やマルウェアのリスクについての意識を高めることも効果的です。これにより、人的要因によるセキュリティの弱点を最小限に抑えることができます。解析結果を正しく解釈し、適切な対策を講じることで、企業はDLLインジェクションからの防御を強化し、情報セキュリティをより一層向上させることができるでしょう。

事例研究:実際のインジェクション攻撃の分析

実際のDLLインジェクション攻撃の事例を分析することで、攻撃手法の理解を深め、効果的な対策を講じるための洞察を得ることができます。例えば、ある企業では、特定の業務アプリケーションに対するDLLインジェクション攻撃が発生しました。この攻撃では、攻撃者が悪意のあるDLLを対象プロセスに読み込ませ、その結果、顧客データが漏洩する事態に至りました。 調査の結果、攻撃者はフィッシングメールを用いて従業員を騙し、マルウェアをシステムにインストールしました。そのマルウェアは、正規のアプリケーションに対してDLLをインジェクトすることで、アプリケーションの機能を不正に操作し、データを外部に送信していました。このような手法は、特にセキュリティ対策が不十分な環境で効果的に機能します。 この事例から得られる教訓は、従業員教育の重要性です。フィッシング攻撃に対する意識を高めることで、マルウェアの侵入を未然に防ぐことができます。また、定期的なシステム監査や脆弱性診断を実施し、セキュリティパッチを適用することも不可欠です。さらに、異常なプロセスやDLLの読み込みを監視するためのツールを導入することで、早期発見と対応が可能となります。このように、実際の攻撃事例を通じて、企業はセキュリティの強化に向けた具体的なステップを踏むことができるのです。

DLLインジェクション解析の意義と今後の展望

DLLインジェクション解析は、企業における情報セキュリティの強化において非常に重要な役割を果たします。この手法を通じて、攻撃の兆候を早期に発見し、被害を最小限に抑えることが可能となります。実行履歴やログの解析を行うことで、どのような手法で攻撃が行われたのか、またどのデータが危険にさらされたのかを明確にすることができます。これにより、企業は具体的な対策を講じるための基盤を築くことができるのです。 今後の展望としては、サイバーセキュリティの脅威がますます高度化する中で、DLLインジェクションに対する防御策も進化していく必要があります。新たな攻撃手法に対応するためには、定期的なセキュリティ教育やシステムの監査、脆弱性診断が欠かせません。また、最新のセキュリティツールを活用することで、異常な挙動をリアルタイムで監視し、迅速な対応を可能にすることが求められます。企業がこのような取り組みを通じて、DLLインジェクションの脅威に立ち向かうことで、より安全な情報環境を構築することができるでしょう。

さらなる学びを求めて、関連資料をチェックしよう

DLLインジェクションの脅威を理解し、適切な対策を講じることは、企業にとって非常に重要です。今回の内容が役立った方は、ぜひ関連資料をチェックしてみてください。セキュリティの最新情報や実践的な対策を学ぶことで、より強固な防御体制を築くことができます。また、具体的な事例や専門家の見解を通じて、より深い理解を得ることができるでしょう。情報は力です。適切な知識を身につけることで、企業のセキュリティを一層強化し、サイバー攻撃からの防衛力を高めていきましょう。あなたの企業にとって、今後のセキュリティ対策がより一層効果的なものとなることを願っています。

解析時の注意事項と倫理的配慮について

DLLインジェクションの解析を行う際には、いくつかの注意事項と倫理的配慮が必要です。まず第一に、解析対象となるシステムやデータに対して適切な権限を持っていることを確認することが重要です。無許可での解析は法的な問題を引き起こす可能性があるため、必ず事前に承認を得るようにしましょう。 次に、解析を行う際には、収集したデータの取り扱いに十分な注意を払う必要があります。特に、個人情報や機密情報が含まれている場合、その情報が漏洩しないように適切な管理を行うことが求められます。また、解析結果を外部に公開する際には、情報の匿名化やデータのフィルタリングを行い、プライバシーを守る配慮が必要です。 さらに、解析の結果に基づいて行動を起こす際には、冷静な判断が求められます。感情的な反応や過剰な警戒心は、場合によっては不必要な混乱を招くことがあります。攻撃の兆候を発見した場合でも、まずは事実確認を行い、適切な対策を講じることが重要です。 最後に、セキュリティ解析は常に進化する分野であるため、最新の情報や技術を常に学び続ける姿勢が求められます。これにより、より効果的な対策を講じることができ、企業の情報セキュリティを一層強化することが可能となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。