もくじ

- 「誰が消した?」ではなく「どのプロセスが何をした?」を追う話にする

- ProcMonの強み:削除“その瞬間”より前後の「意図」と「文脈」が残る

- まずは観察条件を揃える:時間・対象・ユーザーを固定して再現性を作る

- “削除”の正体は1種類じゃない:Rename/SetDisposition/Closeの連鎖で考える

- フィルタ設計が8割:Path・Process・Result・Operationでノイズを落とす

- 「犯人」を作るな:親子プロセスとコマンドラインで“経路”を確定する

- アクセス権の壁を越える:Desired Access / ShareMode / Integrityの読み方

- 追跡の落とし穴:短命プロセス、バッチ、サービス、EDRの“代理操作”

- 証拠として残す:PML保存、時刻同期、ハッシュ化、報告書に落とす型

- 帰結:ログが示すのは“削除の原因”ではなく“削除に至った設計の穴”——次に潰すべき一点

【注意】 端末・サーバで「勝手に削除された/消えた」と感じたとき、自己流の調査や復旧操作は状況を悪化させたり証拠性を落とすことがあります。まずは被害最小化(ダメージコントロール)を優先し、必要に応じて株式会社情報工学研究所のような専門事業者へ相談してください。相談導線:問い合わせフォーム https://jouhou.main.jp/?page_id=26983 /電話 0120-838-831

第1章 「誰が消した?」ではなく「どのプロセスが何をした?」を追う設計に切り替える

現場の本音として、「またログ調査? どうせ決定打が出ないんでしょ」という疲れがあります。しかも上からは「原因と再発防止を今日中に」と言われる。これ、責められているのは“人”ではなく“現場の不確実性”なんですよね。

削除アクセスの追跡で重要なのは、犯人探しよりも先に「観測の単位」を揃えることです。Windowsでは、ユーザーの操作が最終的に“プロセス”のI/Oとして実行されます。エクスプローラ、Office、バックアップソフト、同期ツール、AV/EDR、管理スクリプト、サービスプロセス……。実態は「誰かのクリック」ではなく「プロセスのファイル操作」です。

ProcMonが強いのは、ファイルシステムのイベントを時系列で並べ、

- プロセス名/PID

- 対象パス

- 操作(Operation)

- 結果(Result)

- 詳細(Desired Access, ShareMode, Disposition など)

を同じ画面で揃えられる点です。ここまで揃うと、議論が「推測」から「確認」に寄っていきます。たとえば“削除”に見える事象も、実際は「リネームで隔離」や「属性変更+後続処理で削除」など、複数イベントの連鎖で起きます。

この章の結論はシンプルで、追跡の主語を“人”から“プロセス”へ変えるだけで、判断の精度と速度が上がるということです。次章からは、そのための初動と観測条件を具体化します。

第2章 被害最小化(ダメージコントロール)を優先する:調査より先に“壊さない”

削除が疑われると、つい「とにかく復旧」や「とにかく証拠を探す」に走りがちです。でも、現場で一番起きやすい事故は“善意の操作で証跡を壊す”ことです。特にファイルサーバや共有フォルダは、人が多いほど上書きが速い。

まずやるべきは、状況を落ち着かせる(温度を下げる)ための初動です。以下は一般的な指針で、環境によって正解は変わりますが、少なくとも「推測で手を動かす」を減らせます。

初動の考え方(止められない現場向け)

- 影響範囲を固定:対象パス、影響期間(例:◯時〜◯時)、疑いの操作(削除/移動/暗号化など)をいったん“仮”で良いので確定させる。

- 変更操作を減らす:対象共有への書き込み制限、特定グループのみアクセス許可、メンテ時間の確保など、現場の運用と折り合いをつけた“歯止め”をかける。

- 観測条件を決める:どの端末/サーバで、誰の権限で、どの時間帯に、どの範囲を記録するか。

ここで大事なのは「全部止める」ではなく、業務を続けながらも観測できる最小構成を作ることです。ProcMonは強力ですが、サーバで闇雲に回すと負荷やログ量が跳ね上がります。だから次章で“絞り方”を中心に説明します。

相談導線を最初に置く理由

削除アクセスの追跡は、実は“技術”だけの問題ではありません。監査の観点、法務・労務、委託先との契約、ログの保全ポリシーなどが絡みます。「一般論で安全にできる範囲」と「個別案件で設計が必要な範囲」の境界が早い段階で出てきます。

もし、(1) 被害が継続している/(2) 影響範囲が読めない/(3) 内部不正やマルウェアの可能性が否定できない/(4) 顧客データが絡む――このあたりが当てはまるなら、早めに株式会社情報工学研究所への相談(https://jouhou.main.jp/?page_id=26983 /0120-838-831)を検討してください。現場が“孤立して消耗する”のが一番まずいです。

第3章 ProcMonの取り方で結果が決まる:フィルタ設計が8割、保存設計が残り2割

ProcMonを初めて触る人がつまずくのは、たいてい「ログが多すぎて何も分からない」です。これはツールの問題というより、観測設計が未定のまま“全部取った”ことが原因です。逆に言えば、最初にフィルタを正しく作るだけで追跡は現実的になります。

基本方針:最初から“対象パス”で絞る

削除アクセス追跡では、まず対象をパスで固定します。共有フォルダなら、該当の共有パス配下(例:D:\Share\ProjectX\…)に絞ります。ProcMonは条件に合わないイベントも表示できますが、運用ではDrop Filtered Events(フィルタ外イベントを捨てる)の考え方が重要です。サーバでの観測は特に、ログ量が膨らむほど保全も解析も苦しくなります。

- Include:Path begins with / contains(対象パス)

- Include:Operation(後述する削除関連の操作)

- Include/Exclude:Process Name(明らかなノイズを除外)

「何を除外してよいか」が不安な場合は、まず“対象パスのInclude”だけを先に作り、そこからProcess NameやOperationで段階的に絞るのが安全です。

保存の考え方:PMLは“証跡”として扱う

削除が疑われる局面では、PML(ProcMonのネイティブ形式)を“後から再解析できる証跡”として残す発想が必要です。CSVに変換してしまうと、情報量(詳細や内部構造)が落ちることがあります。まずはPMLのまま保全し、必要ならバックアップコピーを取り、解析用に複製を作る、という順番が無難です。

- 記録の開始・終了時刻をメモ(別ログでもよい)

- 対象端末/サーバ名、取得者、権限、取得目的を記録

- 可能なら時刻同期(NTP等)を確認し、ズレがあれば“ズレ量”を記録

ここまでやって初めて、「会議で説明できるログ」になります。現場の調査が評価されるのは、“頑張った”ではなく“再現性と説明可能性”です。

ProcMonで最低限押さえる表示列

削除アクセス追跡では、以下が見えていると解析が速いです。

- Time of Day(時刻)

- Process Name / PID(プロセス)

- Operation / Result(操作と結果)

- Path(対象)

- Detail(Desired Access などの詳細)

次章では、この“Operation”をどう読めば「削除の連鎖」を正しく追えるかを整理します。

第4章 “削除”はイベント1回で起きない:Windowsの削除セマンティクスとProcMonの読み方

「Deleteが出たら犯人」という理解は、現場を混乱させやすいポイントです。Windowsのファイル削除は、見た目より“段階的”です。特にNTFSの典型パターンでは、削除は削除フラグの設定 → ハンドルクローズ時に実体が消えるという流れになり得ます。つまり、削除の意図は早い段階で現れ、実体の消失は後段で起きることがあります。

ProcMonで“削除に近い”操作として見るべきもの

環境やWindowsバージョン、アプリ実装によって表現は変わりますが、削除や移動に絡む代表例として、次の系統を意識します。

- CreateFile:対象を開く(DetailにDesired AccessやDispositionが出ることがある)

- SetDispositionInformation / SetDispositionInformationFile(表示名は環境差あり):削除フラグの設定に相当

- SetRenameInformation:別名へのリネーム(移動や“隔離”もここに出る)

- CloseFile:クローズ(ここで実体削除が確定するケースがある)

ここで重要なのは、「削除操作は、削除フラグ・リネーム・クローズなどの連鎖で観測される」という見方です。だから“1イベントだけ見て断定”が危険になります。

「結果(Result)」が示すのは“正しさ”ではなく“OSの判断”

ProcMonのResultにSUCCESSが出ても、それは“良いこと”ではなく“OSがその操作を許可した”という意味です。逆にACCESS DENIEDが出た場合は、権限や共有モード、整合性レベル、保護機構(AV/EDR等)などの“防波堤”が働いた可能性があります。

削除追跡でありがちな誤解は、

- SUCCESS=正常、失敗=異常

- ACCESS DENIED=犯人の痕跡

といった単純化です。実際には、攻撃・誤操作・自動処理のどれでもSUCCESSになり得ます。だから次に見るべきは、プロセスの親子関係やコマンドライン、実行ユーザーなど“文脈”です。

リネームと削除の見分け(現場で効く視点)

「消えた」と言われても、実態が“移動”のことはよくあります。例えば、アーカイブ処理や同期ツールの競合、アプリの一時ファイル運用で、リネーム+後段クリーンアップが入るケースです。ProcMonでは、同じプロセスが短時間に

- 対象パスを開く

- 別パスへリネームする

- 元を削除扱いにする(またはクリーンアップする)

といった“整然とした連鎖”を出すことがあります。この連鎖が見えてくると、議論は「誰がやった」から「この運用・このツールがこの挙動をするのは設計として妥当か?」へ移っていきます。ここが腹落ちポイントです。

次章では、その文脈を確定するために、プロセスツリー(親子)とコマンドライン、そして権限(Desired Access / ShareMode)をどう読むかを解説します。

第5章 「犯人」を作らないために:親子プロセスとコマンドラインで“経路”を確定する

現場でいちばん消耗するのは、「結局だれ?」という問いが先行して、ログが“人の責任”を補強する材料扱いになる瞬間です。ここで大事なのは、ProcMonのログから“人”を断定することではなく、「削除に至った実行経路」を確定することです。経路が確定すると、再発防止が具体化します。逆に、経路が曖昧なままだと、対策は「注意喚起」「ルール強化」になりがちで、また同じ事故が起きます。

ProcMonでまず確定する3点

- Process Name / PID:どのプロセスが実行したか

- Parent(親):誰に起動されたプロセスか(=運用経路の手がかり)

- Command Line:どんな引数で動いたか(=タスク/スクリプト/ツールの特定に直結)

ProcMonのイベント詳細や列設定で、可能な範囲でコマンドラインやユーザー情報にアクセスできるようにしておくと、解析の手戻りが減ります。環境によってはProcMon単体で十分見えないこともあるため、Sysmon(Microsoft SysinternalsのSysmon)やWindowsの監査ログ、タスクスケジューラの履歴と突き合わせる設計も現実的です。

“親子”で見える、現場にありがちな経路

| 削除を実行したプロセス | 親(起動元)の例 | 疑うべき“経路” |

|---|---|---|

| powershell.exe / cmd.exe | taskeng.exe / svchost.exe / explorer.exe | タスクスケジューラ、ログオンスクリプト、管理バッチ、手動実行 |

| robocopy.exe / rclone.exe 等 | タスク/バックアップツール | 同期/バックアップのミラー動作、除外設定ミス、退避処理 |

| explorer.exe | ユーザー操作 | ドラッグ&ドロップ移動、誤削除、シェル拡張の影響 |

| EDR/AV関連プロセス | サービス群 | 隔離・クリーンアップ、誤検知、ポリシー更新直後の動作 |

ここでのポイントは、「プロセス名の印象」で断定しないことです。例えばpowershell.exeが出ても、管理者が作った健全なバッチかもしれないし、侵入後の攻撃者が使ったかもしれない。見分ける鍵は親子関係とコマンドライン、そして実行ユーザーの文脈です。

心の会話:現場が言いたいこと

「また“運用が悪い”って言われるのかな……。いや、運用は頑張ってるんです。止められないシステムで、現実的な手順に落とすのが一番大変で。」

この感覚は健全です。だからこそ、ログから“個人の責任”を作るのではなく、運用経路(タスク・スクリプト・ツールの設定)を確定して、改善点を一点に絞るのが最短です。

次章では、削除の実行可否を決める「アクセス権と共有モード」を、ProcMonのDetailからどう読むかを整理します。

第6章 アクセス権の壁を越える:Desired Access / ShareMode / Integrityの読み方

削除追跡は、最終的に「なぜそのプロセスが削除できたのか」「なぜ防げなかったのか」に行き着きます。ここで効いてくるのが、ファイルアクセスの詳細です。ProcMonのDetailには、操作に応じて様々な情報が出ますが、削除や改変を理解する上で特に重要なのはDesired AccessとShareMode、そして(見える範囲での)権限文脈です。

Desired Access:そのプロセスが“何をしたかったか”

Desired Accessは「このハンドルで何をしたいか」を表します。削除に関係しやすいのは、書き込み系の権限やDELETE相当の意図です。環境によって表示の粒度は異なりますが、ポイントは“読み方”です。

- 読み取り中心:参照や列挙はできても削除や改変は難しい

- 書き込み・属性変更・削除意図:削除フラグ設定やリネーム、クリーンアップに繋がりやすい

ProcMonで削除が起きた時間帯の直前に、同じプロセスが対象パスをどんなアクセスで開いているかを追うと、「最初から削除の意図で開いた」のか「別目的の処理の後段で削除に至った」のかが見えやすくなります。

ShareMode:他プロセスとの“同時利用”が許されるか

ShareModeは、他のプロセスが同じファイルにどんなアクセスを許されるか(共有の仕方)を意味します。削除事故でありがちなのは、

- 同期ツールが“排他”に近い開き方をして、別処理が失敗→リトライ→思わぬ削除連鎖

- アプリが一時ファイルを作ってすぐ消す(短時間の連鎖)

といった“競合の結果としての削除”です。ProcMonでは成功・失敗が混在することがあり、その混在は競合の兆候になります。成功だけを見て断定しないことが重要です。

Integrity/権限文脈:実行ユーザーと権限設計の穴

削除が成立する背景には、NTFS ACL、共有権限、UAC、サービスアカウント、グループポリシー、委任などが絡みます。ProcMon単体で全てが見えるわけではありませんが、少なくとも「どのユーザー文脈で実行されたか」は追跡の軸になります。

ここでの再発防止は、単に「削除禁止」にすることではなく、

- 削除が必要な運用経路(例:アーカイブ)を“明示的な専用アカウント”に寄せる

- 業務ユーザーの権限は“必要最小限”に落とす

- 監査ログ(ファイル監査、Sysmon、EDRログ)と組み合わせて説明可能性を上げる

といった設計に落とすことです。ここから先は「一般論」ではなく、業務要件・停止できない制約・既存ツールの相性で最適解が変わります。終盤で“相談すべき境界”を明確にします。

次章では、短命プロセスやバッチ、サービス、EDRなど、ProcMon追跡が難しい典型ケースの対処を整理します。

第7章 追跡の落とし穴:短命プロセス、サービス、EDRの“代理操作”をどう扱うか

ProcMonを回しても「それっぽい削除イベントが見つからない」ことがあります。これは“削除が起きていない”のではなく、観測の難しい形で起きている可能性があります。現場で特に多いのが、短命プロセス、サービス経由、EDR/AVの隔離動作です。

短命プロセス:起動してすぐ終わる(ログが流れる)

例えば一時的なスクリプト実行、インストーラ、更新処理などは、プロセスが一瞬で消えます。ProcMonの画面を眺めているだけでは追いきれません。対策としては、

- 対象パスをIncludeしてログ量を減らす

- 時間窓を短く区切る(例:10分×複数回)

- 可能ならプロセス名でIncludeし、PIDの揺れを許容する

といった“観測設計”が効きます。ここでのコツは、完璧を狙わず、追跡可能な範囲で“再現性”を作ることです。

サービス経由:人の操作が見えない

タスクスケジューラ、バックアップソフト、同期ツール、ファイルサーバのメンテナンス機構などは、サービスとして動きます。この場合、削除イベントはユーザーのexplorer.exeではなく、サービスプロセスとして観測されます。

このとき重要なのは、プロセスの「説明」ではなく「経路」です。どの設定(ジョブ定義)でそのサービスが対象パスを処理しているのか。ProcMonだけで詰め切れない場合は、該当ツールのジョブログや設定ファイル、Windowsイベントログ、タスク履歴を合わせて、経路を確定していきます。

EDR/AVの代理操作:隔離・削除・修復が“正義”として実行される

セキュリティ製品は、検知したファイルを隔離したり、削除したり、修復したりします。現場視点では「勝手に消えた」ですが、製品視点では“被害最小化(ダメージコントロール)”です。

このときの注意点は、

- 隔離先に移動されている可能性(削除ではなく移動)

- ポリシー更新や定義ファイル更新直後に集中的に起きる可能性

- ProcMonでは製品のサービスが実行者として出るため、“誰が”に結びつけないこと

です。EDR/AVのログと突き合わせると、説明が一気に通るケースがあります。一方で、誤検知や運用ミスが背景にある場合もあり、ここも個別案件の設計が必要になります。

ここまでのまとめ:追跡できないのではなく、追跡の設計が必要

ProcMonは万能ではありませんが、観測条件を揃えることで、削除の経路はかなりの確率で見えてきます。次章では、ログを“証拠として残す”ための保全と、報告書に落とす型を整理します。

第8章 証拠として残す:PML保全、時刻同期、ハッシュ、報告の型

削除アクセス追跡が“仕事”として評価されるかどうかは、結果の派手さよりも「説明できる形で残っているか」にかかっています。現場の会議では、ログのスクショ1枚より、時系列で整った記録が効きます。

保全でやること(最低限)

- PMLを原本として保存:解析用にコピーを作り、原本は変更しない。

- 取得条件の記録:端末/サーバ、取得者、権限、フィルタ条件、開始・終了時刻。

- 時刻の整合:NTPの有無、ずれがあるならどれくらいか(分かる範囲で)を記録。

報告の型(現場が揉めないための書き方)

報告で避けたいのは「断定しすぎる」ことです。ログは“観測された事実”を示しますが、“意図”は別です。だから型としては、

- 観測した事実(いつ、どのプロセスが、どのパスに、何をした)

- その解釈(削除フラグの設定と推定、移動の可能性、競合の兆候など)

- 追加確認が必要な点(EDRログ、タスク定義、バックアップ設定、監査ログ)

- 暫定対策(アクセス制限、ジョブ停止、監視強化)

の順で書くと、技術と運用の会話が噛み合いやすくなります。

次章では、ここまでの追跡結果を「再発防止」に落とすための考え方を整理し、一般論の限界と“専門家に相談すべき境界”を明確にします。

第9章 再発防止に落とす:ProcMonの“結果”を、監査・権限・運用の設計へつなぐ

ProcMonで削除アクセスの経路が見えてくると、現場の空気が少し落ち着きます。ここが重要で、議論の温度を下げて(空気を落ち着かせて)初めて、再発防止が“具体”になります。

ただし、ProcMonのログは「起きた事実」を示しても、「なぜ防げなかったか」を単体で解き切れるとは限りません。再発防止は、だいたい次の3レイヤに分解すると進みます。

| レイヤ | 狙い | 典型施策(例) |

|---|---|---|

| 1) 監査(見える化) | 次回は“迷わず追える”状態にする | Windowsのファイル監査(Object Access)設計、Sysmon/EDRログ連携、時刻同期 |

| 2) 権限(防波堤) | 削除が起きる条件に歯止めをかける | 最小権限、共有権限とNTFS ACLの整理、専用アカウント化、権限境界の明確化 |

| 3) 運用(経路の固定) | 「誰が何をしてよいか」を手順に落とす | バックアップ/同期ジョブの設計見直し、変更管理、検証環境、運用の例外ルール整備 |

1) 監査(見える化):ProcMonは“スポット観測”、監査は“常設観測”

ProcMonは非常に強力ですが、常時稼働させる前提の監査基盤ではありません。多くの現場では、ProcMonは「問題が起きたときのスポット観測」として使い、平時はWindowsの監査ログやEDR、Sysmonなどで“常設観測”を作る、という分業が現実的です。

Windowsでファイル操作を監査する場合、一般に「監査ポリシー(Object Access)」と、対象フォルダに設定する監査(SACL)が噛み合って初めて、必要なイベントがSecurityログに出ます。ここは“設定さえ入れれば全部出る”ではなく、ログ量・性能・運用の都合で設計が必要です。

- どの共有/どのフォルダを監査対象にするか(全部は現実的でないことが多い)

- 削除(Delete)だけを見るのか、改変や権限変更まで含めるのか

- 誰の操作(ユーザー/サービスアカウント)を重視するのか

この設計ができていると、次回は「ProcMonで追う前に、まず監査ログで当たりを付ける」という流れが作れます。現場の負担が大きく下がります。

2) 権限(防波堤):削除権限を“誰にでも”持たせない

削除が成立したということは、権限として成立していた可能性が高い、ということです。もちろん例外(システム権限、サービス、EDR/AVなど)はありますが、多くの事故は「便利さのために、結果的に削除できる人が広すぎる」ことが背景にあります。

ここでやりがちな失敗は、極端に削除を禁止して業務が回らなくなることです。狙いは“禁止”ではなく、削除を実行できる経路を限定して、堤防を築くことです。

- 専用アカウント化:バックアップやアーカイブなど“削除が必要な処理”は、専用アカウントに寄せる

- 共有権限とNTFS ACLの整理:どこで制御しているかを明確化し、二重管理で事故らないようにする

- 委任の棚卸し:誰が管理者権限を持ち、どのスクリプトがどの権限で動くかを台帳化する

権限は一般論が通りにくい分野です。業務要件・既存ツール・レガシー制約で最適点が変わります。だからこそ、ProcMonで“実際の経路”が分かった後に、そこへピンポイントで歯止めをかけるのが効率的です。

3) 運用(経路の固定):同期・バックアップ・清掃ジョブが“削除”を生む

削除アクセスの経路として実務で多いのは、同期ツールやバックアップ、ログローテーション、アーカイブ、クリーンアップなどの“定期処理”です。運用の意図は正しくても、設定ミスや例外ケース(パス変更、権限変更、タイミング競合)で削除に見える事象が起きます。

再発防止として効きやすいのは、次のような「運用の場を整える」施策です。

- 変更管理:ジョブ設定や対象パス変更は、必ず記録してレビューする

- 検証環境:本番と同じパス構造・権限に近い検証環境でテストする

- 例外ルール:退避先や例外フォルダ(消してはいけない)を明確にする

- 責任分界:委託先ツール・社内ツール・セキュリティ製品の境界を整理する

心の会話で言うと、ここで現場が求めているのは「正論」ではなく「運用として回る設計」です。

「“ちゃんとやれ”は分かる。でも、その“ちゃんと”を実装するコストを誰が持つの?って話なんですよね。」

この視点を持ったまま、次章では“一般論の限界”と、専門家に相談すべき境界を明確にして締めます。

第10章 帰結:ログが示すのは“削除の原因”ではなく“削除に至った設計の穴”——埋めるべき一点を決める

ProcMonで削除アクセスの追跡をすると、分かることが増えます。けれど同時に、分からないことも見えてきます。ここが落とし穴で、「ログを取ったのに断定できない」こと自体が、現場の罪悪感につながりがちです。

でも、それは自然です。ProcMonは“観測”であって、“真相の自動判定装置”ではありません。ログが示すのは、たいてい次のような事実です。

- どのプロセスが、どのパスに、どんな操作をしたか

- その操作が成功したか、拒否されたか

- 前後で、どんな連鎖(リネーム/削除フラグ/クローズなど)があったか

そして本当に大事なのは、この事実から「次に埋めるべき穴」を一点に絞ることです。穴とは、たとえば以下のどれかです。

| 穴(典型) | 症状 | 次の一手(例) |

|---|---|---|

| 監査設計の穴 | 毎回“その場”で追跡しないと分からない | 監査ログ/Sysmon/EDRの常設観測、対象範囲の設計 |

| 権限境界の穴 | 削除できる人・プロセスが広すぎる | 最小権限、専用アカウント化、運用経路の固定 |

| 運用経路の穴 | 同期/バックアップ/清掃ジョブが意図せず影響 | ジョブ設計見直し、例外フォルダ、変更管理 |

| 説明責任の穴 | 会議が推測で荒れる、責任追及が先行 | 事実→解釈→追加確認→暫定対策の報告型、合意形成 |

一般論の限界:ログの“外側”に答えがあることが多い

ここまで読んで、「よし、ProcMonで追えば全部解ける」と思った方もいるかもしれません。けれど実際は、削除アクセスの背景には、契約・委託・監査要件・個人情報や機密の取り扱い・セキュリティ製品の運用・停止できないレガシーの制約などが絡みます。

つまり、ログの解析だけで完結する問題ではなく、「業務として許容できる設計」に落とす必要があります。ここが一般論の限界です。たとえば、

- 監査を強くするとログ量と運用コストが増える

- 権限を絞ると業務が止まる可能性がある

- EDR/AVの動作はセキュリティ要件とトレードオフになる

こうしたトレードオフは、個別案件(組織、契約、システム構成、運用体制)によって最適点が変わります。だから、終盤での結論は次のとおりです。

ProcMonは“現場が腹落ちする材料”を作る道具であり、最終的な再発防止は“設計”と“運用合意”で決まる。

次の一歩:相談するなら、まず何を揃えるか

もしあなたが今、具体的な案件・契約・システム構成で悩んでいるなら、遠回りせずに株式会社情報工学研究所のような専門家へ相談するのが合理的です。相談が早いほど、被害最小化(ダメージコントロール)もしやすくなります。

相談時に揃っていると話が速い情報は、次のとおりです(分かる範囲で十分です)。

- 対象パス(共有名・フォルダ構造の概要)

- 発生期間(いつから/いつ気づいたか)

- 影響範囲(消えた/移動した/権限が変わった等)

- 関係しそうな自動処理(同期、バックアップ、清掃ジョブ、EDR/AV)

- 取得できたログ(ProcMon PML、監査ログ、EDRログなど)

問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831

現在のプログラム言語各種にそれぞれの注意点(削除追跡・ログ設計の観点)

最後に、現場でよくある「アプリ側の実装が原因かも?」という観点に触れておきます。ここは断定ではなく、設計・実装で起きやすい落とし穴の整理です。言語というより“ライブラリと運用”の影響が大きい点に注意してください。

- C/C++

- 低レベルAPIを直接叩ける分、ファイル削除・リネームが意図せず走る(例:一時ファイル運用、エラー時クリーンアップ)ことがある。

- 例外/エラー処理で「失敗したら消す」が実装されていると、障害時にだけ削除が発生し、再現が難しい。

- 共有ファイルの排他制御(ロック、ShareMode相当)設計が甘いと、競合が削除連鎖を誘発する。

- C# / .NET

- File/Directory APIは扱いやすい反面、再試行(リトライ)や例外処理の方針次第で、短時間に大量の操作が発生して追跡が難しくなる。

- サービスとして動かす場合、実行アカウント(サービスアカウント)の権限が強すぎると“設計上の穴”になりやすい。

- 監視(FileSystemWatcher等)はイベント欠落や順序の揺れがあり得るため、監査の代替として過信しない。

- Java

- NIOのファイル操作は抽象度が高く、実体としてはリネーム+置換+削除の連鎖になることがある(ログ上は“削除に見える”)。

- Windowsサービス化やバッチ実行の経路が複雑になりやすいので、コマンドライン・起動元・実行ユーザーの記録を残す設計が重要。

- 例外時のクリーンアップ(テンポラリ削除)が障害時だけ発火するケースに注意。

- Python

- 運用で多いのはスクリプトの自動実行(タスクスケジューラ、ジョブ管理)。“誰が実行したか”より“どのジョブ経路か”が重要。

- ファイル操作が簡単なぶん、誤ったパス(ワイルドカードや相対パス、環境変数展開)で想定外の削除が起きやすい。

- ログ設計が弱いと、ProcMonで追えても「なぜそのスクリプトが動いたか」まで辿れない。ジョブ定義・引数・実行履歴を残すべき。

- JavaScript / Node.js

- ビルド/デプロイ/クリーン処理でディレクトリ削除が入ることがある。CI/CD経路(どのジョブがいつ動いたか)をログとして残すのが重要。

- 依存パッケージの更新で挙動が変わることがあり、同じソースでも運用中に“削除タイミング”が変わることがある。

- サービス実行ユーザーの権限が強いと、事故の影響範囲が広がる。

- Go

- 単一バイナリでサービス化されやすく、実行経路が“サービス”に寄る。監査と起動元管理(設定ファイル、引数、更新履歴)が重要。

- 並行処理でファイル操作が集中すると、ProcMonでの追跡は可能でも、人間が読み解くのが難しくなる。対象パスと操作の絞り込み設計が必要。

- PowerShell / バッチ

- 削除事故の頻出経路。タスク化されると“人の記憶”から消えやすいので、ジョブ定義と引数、対象パスの台帳化が効く。

- ワイルドカードやパス組み立てミスで範囲が広がる典型がある。実行前に対象をDry-runで確認する設計が望ましい。

ここまでの内容は、あくまで「削除アクセス追跡を、現場が回る形で設計に落とす」ための一般論です。実際の現場では、レガシー制約、契約、委託、監査要件、セキュリティ製品、運用体制の組み合わせで最適解が変わります。

だからこそ、具体的な案件・契約・システム構成で悩んだタイミングでは、株式会社情報工学研究所への相談・依頼を検討してください。現場の状況を前提に、被害最小化(ダメージコントロール)と再発防止を“運用として回る形”に落とす支援ができます。問い合わせフォーム:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831

はじめに

Windows Sysinternals Suiteの魅力とProcMonの重要性 Windows Sysinternals Suiteは、IT管理者や企業の技術者にとって非常に強力なツールセットです。このスイートには、システムの監視、トラブルシューティング、パフォーマンスの最適化を行うための多くのユーティリティが含まれています。その中でも特に注目すべきはProcMon(Process Monitor)です。ProcMonは、リアルタイムでファイルシステム、レジストリ、プロセス、スレッドの活動を監視することができ、特に削除アクセスの追跡において非常に役立ちます。企業においては、データの安全性やコンプライアンスがますます重要視される中、ProcMonを活用することで、どのプロセスがどのファイルにアクセスしたかを詳細に把握することが可能になります。これにより、意図しないデータ損失や不正アクセスを未然に防ぐ手助けとなります。次の章では、ProcMonの機能とその利用方法についてさらに詳しく見ていきましょう。

ProcMonとは?基本機能と使い方の解説

ProcMon(Process Monitor)は、Windows Sysinternals Suiteの中でも特に強力なツールで、システムのリアルタイム監視を行うことができます。主にファイルシステム、レジストリ、プロセス、スレッドの活動を記録し、詳細なイベントを追跡することが可能です。これにより、システムのトラブルシューティングやパフォーマンスの最適化が容易になります。 ProcMonの基本機能には、フィルタリング、検索、ログの保存、そして詳細なイベントの表示が含まれます。フィルタリング機能を利用することで、特定のプロセスやアクションに絞ったデータを取得できるため、必要な情報を迅速に分析することができます。また、ログの保存機能を使えば、後からの解析にも役立ちます。 使い方は非常にシンプルです。ProcMonを起動し、必要なフィルタを設定した後、リアルタイムでデータを監視します。特定のアクションが発生した際には、詳細な情報が表示され、どのプロセスがどのファイルにアクセスしたかを確認できます。このように、ProcMonは日常的なシステム管理やセキュリティ監視において欠かせないツールとなっています。次の章では、ProcMonを用いた具体的な削除アクセスの追跡方法について詳しく解説します。

ログの収集と解析:削除アクセスの追跡方法

ProcMonを使用して削除アクセスを追跡するためには、まず適切なログの収集と解析が必要です。ProcMonを起動したら、最初にフィルタリング設定を行います。フィルタには、特定のプロセス名や操作タイプ(この場合は「DeleteFile」)を指定します。これにより、削除操作に関するイベントのみを収集できるため、後の解析が容易になります。 次に、実際に監視を開始します。ProcMonはリアルタイムでデータを収集し、指定した条件に合致するイベントを表示します。削除アクセスが発生した際には、その詳細情報がログに記録されます。この情報には、削除されたファイルのパス、削除を行ったプロセス名、タイムスタンプなどが含まれます。 収集したログは、後から詳細に分析することが可能です。ProcMonでは、ログをCSV形式やPML形式で保存することができ、これにより外部ツールでの解析も容易になります。たとえば、Excelを使用してデータを視覚化したり、特定の条件でフィルタリングを行ったりすることができます。 このように、ProcMonを活用することで、削除アクセスの詳細な追跡が可能となり、システムの安全性を高める手助けとなります。次の章では、具体的な解析手法や実際の事例について詳しく見ていきましょう。

実際の使用例:削除アクセスのトラブルシューティング

実際の使用例として、ある企業が重要なデータファイルが意図せず削除された事例を考えてみましょう。この企業では、ProcMonを利用して削除アクセスのトラブルシューティングを行いました。まず、ProcMonを起動し、フィルタを設定して「DeleteFile」操作を監視します。数時間後、実際に削除が発生した際のログが記録され、その内容を詳しく分析しました。 ログには、削除されたファイルのパス、削除を実行したプロセス名、タイムスタンプが含まれていました。この情報をもとに、どのユーザーがどのプロセスを通じて削除操作を行ったのかを特定することができました。結果として、特定のアプリケーションによる自動処理が原因で意図せずファイルが削除されたことが判明しました。 このようにProcMonを活用することで、単に削除されたファイルを復元するだけでなく、問題の根本原因を特定し、再発防止策を講じることができました。具体的には、該当のアプリケーションの設定を見直し、削除操作を行わないように修正を加えました。ProcMonは、トラブルシューティングのプロセスを円滑に進めるための強力なツールであり、企業のデータ管理において非常に有用です。次の章では、収集したログの具体的な解析手法について詳しく解説します。

効率的なログフィルタリング技術

ProcMonを使用する際の効率的なログフィルタリング技術は、データ分析の精度を高め、必要な情報を迅速に取得するために不可欠です。まず、フィルタリング機能を利用して、特定のプロセスや操作タイプを指定することから始めます。例えば、削除アクセスを追跡する場合、「DeleteFile」操作に絞り込むことで、無関係なイベントを排除し、必要なデータのみを収集できます。 さらに、複数のフィルタ条件を組み合わせることで、より詳細な分析が可能になります。たとえば、特定のユーザーアカウントやアプリケーション名を指定することで、特定の環境下で発生した削除操作に関する情報を集中的に把握できます。このアプローチにより、問題の根本原因を迅速に特定し、適切な対策を講じることができます。 また、ProcMonでは、フィルタを保存して再利用することも可能です。これにより、同様の分析を行う際に手間を省くことができ、継続的な監視体制を整えるのにも役立ちます。効率的なフィルタリング技術を駆使することで、ProcMonを最大限に活用し、システムの安全性を向上させることができるでしょう。次の章では、ログの分析結果をどのように活かすかについて詳しく解説します。

さらなる分析のためのProcMonデータ活用法

ProcMonで収集したデータは、単なるログとして終わらせるのではなく、さらなる分析に活用することで、システムの安全性やパフォーマンスを向上させることが可能です。まず、収集したログを外部ツールで解析することで、データの視覚化やトレンド分析が行えます。例えば、Excelやデータ分析ツールを用いることで、削除アクセスの発生頻度や傾向を把握し、特定の時間帯やプロセスにおける異常を検出することができます。 また、分析結果をもとに、リスク評価を行うことも重要です。どのプロセスが最も頻繁に削除操作を行っているのか、またその操作が業務に与える影響は何かを検討することで、必要な対策を講じるための基盤を築けます。さらに、ProcMonのデータを他のセキュリティツールと組み合わせることで、より包括的なセキュリティ監視体制を構築することも可能です。 最後に、定期的なレビューとフィードバックのプロセスを設けることで、システムの運用改善やセキュリティポリシーの見直しに役立てることができます。ProcMonから得られたデータは、単なる過去の記録に留まらず、未来の安全な運用を支える重要な資源となります。次の章では、これらの分析結果をどのように実際の運用に活かすかについて詳しく解説します。

ProcMonを活用した削除アクセス追跡の重要性

ProcMonは、Windows Sysinternals Suiteの中でも特に優れたツールであり、削除アクセスの追跡において非常に重要な役割を果たします。企業においては、データの安全性やコンプライアンスが求められる中で、ProcMonを利用することで、どのプロセスがどのファイルにアクセスしたのかを詳細に把握することができます。これにより、意図しないデータ損失や不正アクセスを未然に防ぐことが可能となります。 具体的には、ProcMonを用いることで削除操作の発生時に、その詳細情報をリアルタイムで取得し、後からの解析に役立てることができます。ログの収集と分析を通じて、問題の根本原因を特定し、再発防止策を講じることができるため、企業のデータ管理において非常に有用です。さらに、効率的なフィルタリング技術や外部ツールとの連携によって、収集したデータを最大限に活用し、システムの安全性を向上させることができます。 ProcMonを活用することで、企業はデータの安全性を高めるだけでなく、業務の効率化やリスク管理にも寄与することができるでしょう。今後も、IT管理者や企業の技術者は、ProcMonを駆使して、より安全で信頼性の高いシステム運用を実現していくことが求められます。

今すぐSysinternals Suiteをダウンロードしてみよう!

Sysinternals Suiteは、IT管理者や企業の技術者にとって、システム監視やトラブルシューティングに欠かせないツールです。ProcMonを活用することで、削除アクセスの追跡やデータの安全性向上が実現できます。今すぐ、Sysinternals Suiteをダウンロードして、企業のシステム管理に役立ててみてはいかがでしょうか。ProcMonを使ったリアルタイムの監視やログの収集を通じて、データの安全性を高める一歩を踏み出しましょう。自社のシステムをより安全で信頼性の高いものにするための第一歩を、ぜひこの機会にお試しください。

ProcMon使用時の注意事項とベストプラクティス

ProcMonを使用する際には、いくつかの注意事項とベストプラクティスを考慮することが重要です。まず、ProcMonはリアルタイムで多くのデータを収集するため、システムリソースに負担をかける可能性があります。特に、長時間の監視や多くのフィルタを設定した場合、パフォーマンスに影響を及ぼすことがあります。そのため、必要な期間だけ監視を行い、使用後はログを適切に保存・管理することをお勧めします。 次に、収集したデータのプライバシーとセキュリティにも注意が必要です。ProcMonは、ユーザーの行動やシステムの内部情報を記録するため、ログファイルは慎重に取り扱うべきです。特に機密情報が含まれる可能性があるため、適切なアクセス制御を行い、不要な情報は速やかに削除することが重要です。 また、ProcMonのフィルタリング機能を活用して、必要な情報だけを収集することが推奨されます。無関係なデータを収集すると、後の分析が複雑化し、重要な情報を見逃す原因となります。最後に、ProcMonの使用にあたっては、事前に目的を明確にし、適切な設定を行うことで、より効果的なデータ収集と分析が可能になります。これらのポイントを押さえ、ProcMonを安全かつ効果的に活用しましょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

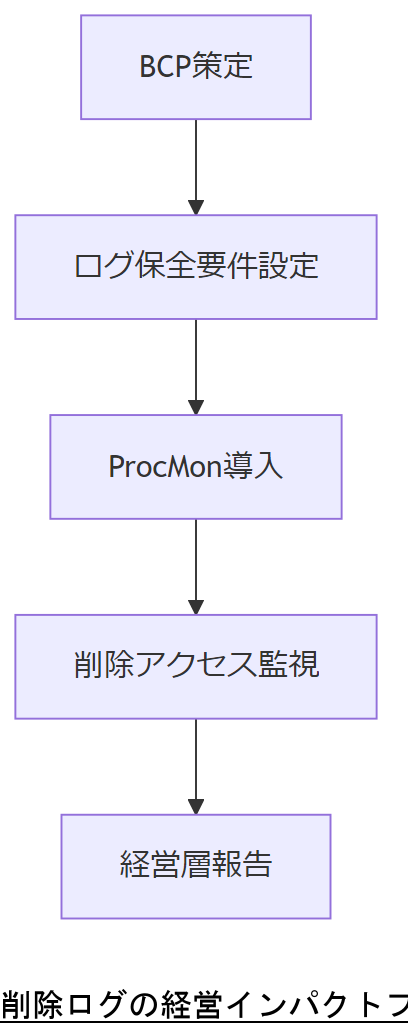

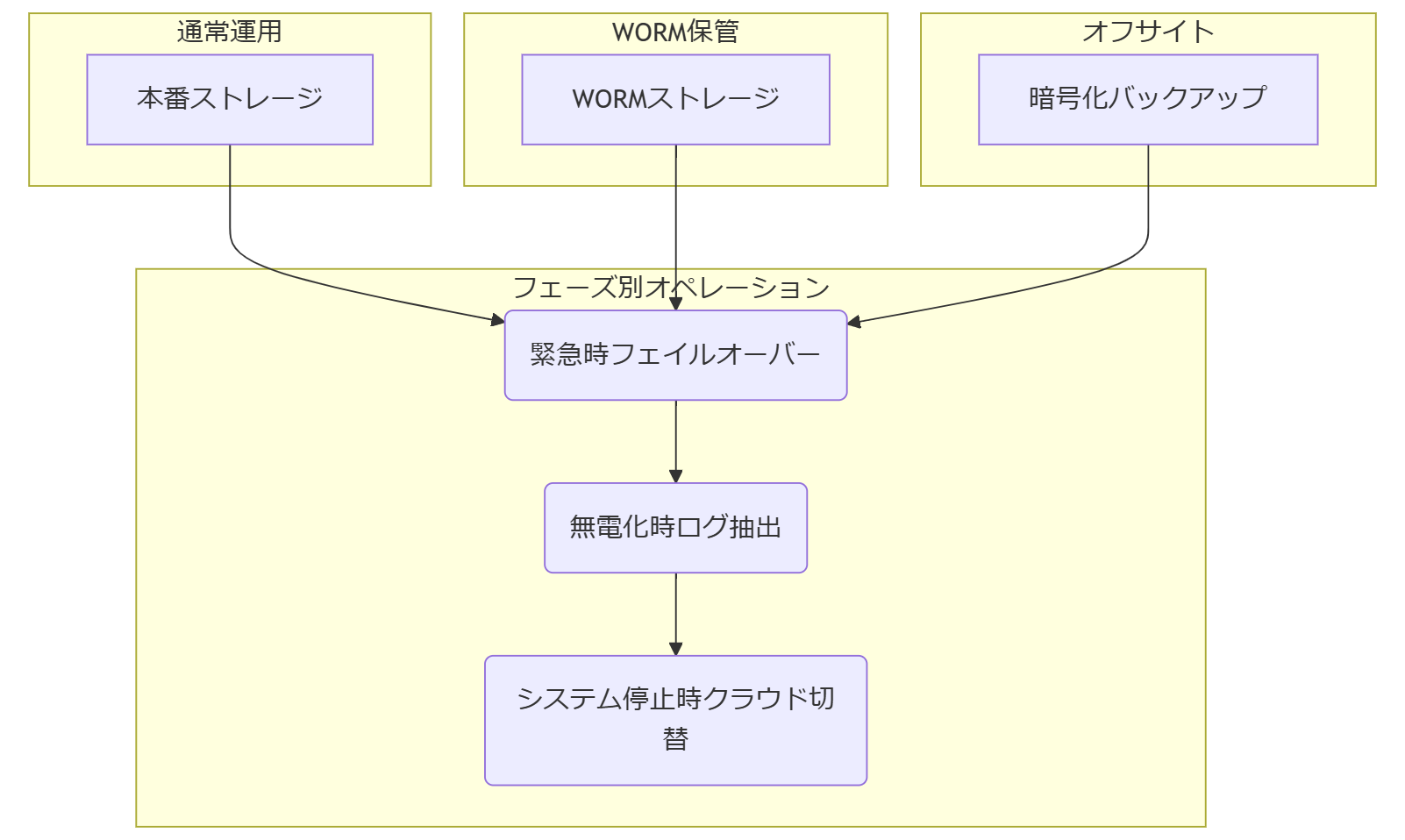

ProcMonで誰がいつファイルを削除したかを可視化し、経営層への説明資料と事業継続計画に統合します。BCP対応の具体手順を明文化し、法令遵守と社員教育を両立させます。3重バックアップとフェーズ別運用モデルで災害時もログを保全します。

削除ログの経営インパクト

事業継続ガイドラインにおいて、企業がBCPを策定する際にログ保全と可視化は最優先事項とされています【出典:内閣府『事業継続ガイドライン』令和5年】。ProcMonでの削除アクセス追跡を導入することで、誰がいつファイルを消したかを秒単位で把握でき、経営層へのインシデント報告や投資判断を迅速化します【出典:経済産業省『サイバーセキュリティ経営ガイドライン』令和3年】。

想定KPI一覧| KPI | 説明 |

|---|---|

| 削除イベント検出率 | ProcMonで検出可能な削除操作の割合【想定】 |

| インシデント報告時間 | 経営層への報告開始までの平均所要時間【想定】 |

経営層にはログ可視化の必要性とBCPとの一体化を分かりやすく伝えてください。ログ保存期間や運用手順に誤解が生じないよう、具体的な例を用意すると効果的です。

ProcMonのフィルタ設定で漏れや過剰検出が起きないよう、定期的な検証とチューニングを忘れないでください。

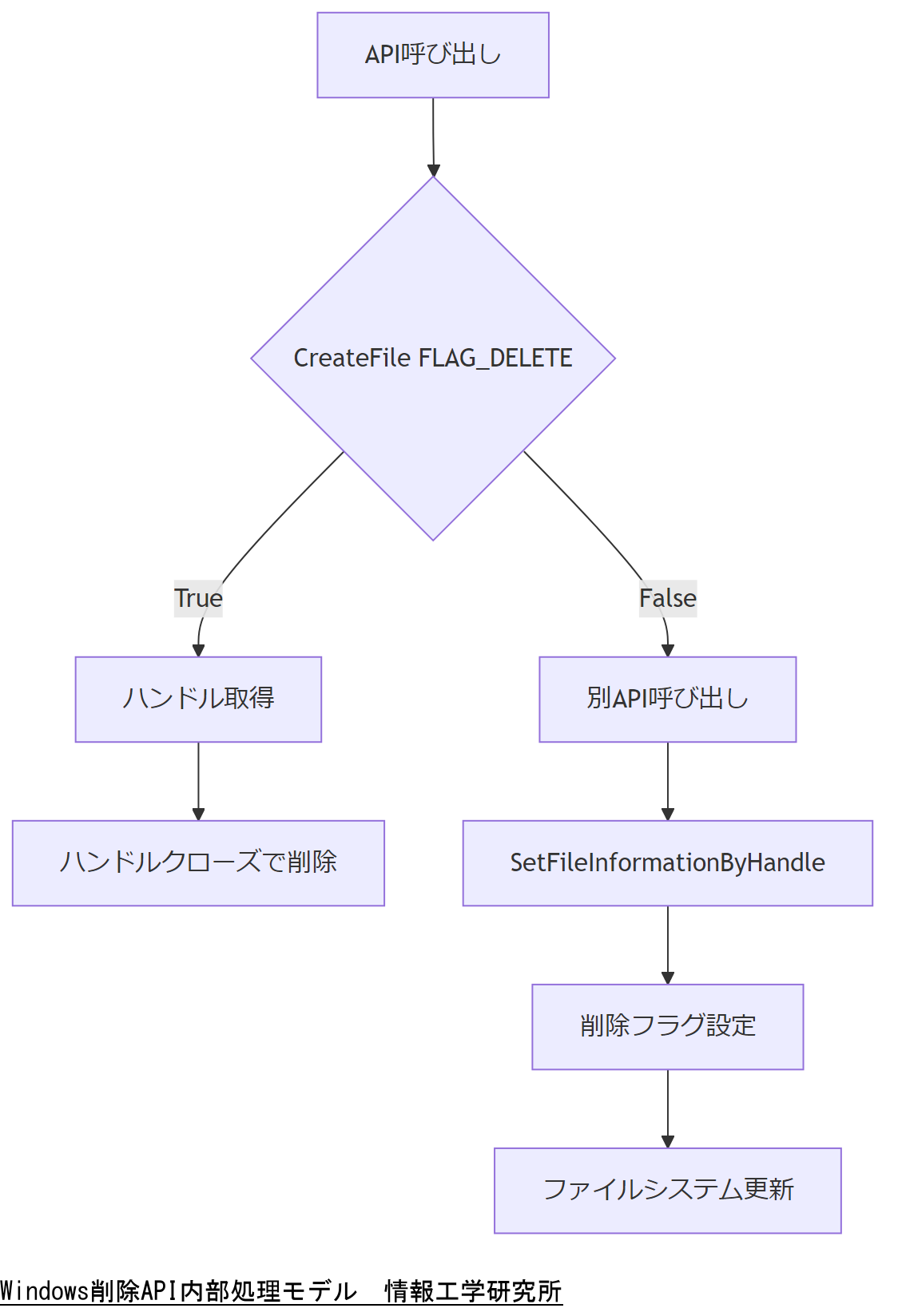

Windowsが削除を処理する内部構造

本章では、Windows OSがファイル削除をどのように内部で扱うかを説明します。ファイル操作の通知をProcMonが捉える仕組みを理解することで、検出漏れを防ぎ、より精度の高い監視体制を構築できます。

APIの概要

Windowsでファイル削除に使われる代表的なAPIには以下があります。

- DeleteFile関数(【想定】CreateFileでFILE_FLAG_DELETE_ON_CLOSEを指定し、ハンドルクローズ時に削除実行)

- SetFileInformationByHandle(DispositionInformation構造体で削除フラグを立てる方式)

これらの低レイヤAPIは、ログ保存機能(例:ファイルシステムのメタデータ更新)を活用することで、ProcMonが詳細をキャプチャ可能になります。

内部処理モデル

NIST SP 800-86では、OSレベルの証拠ソースとして「ファイルシステムメタデータ」「MFTエントリ」「ジャーナル情報」などを挙げています【出典:NIST SP 800-86『Guide to Integrating Forensic Techniques into Incident Response』2006】。これらはファイル削除直後にも復元可能な形で残るため、削除検出に有用です。

さらに、NIST SP 800-61改訂2版では、インシデント対応の初期フェーズで「低レイヤ通知」の取得を推奨しています【出典:NIST SP 800-61 Revision 2『Computer Security Incident Handling Guide』2012】。

Windows内部APIの動作説明は専門的なため、操作例を図示しながら説明し、誤解を防いでください。

API仕様の想定部分については、実運用前にテスト環境で動作確認し、ProcMonでExpected behaviorが再現されることを確認してください。

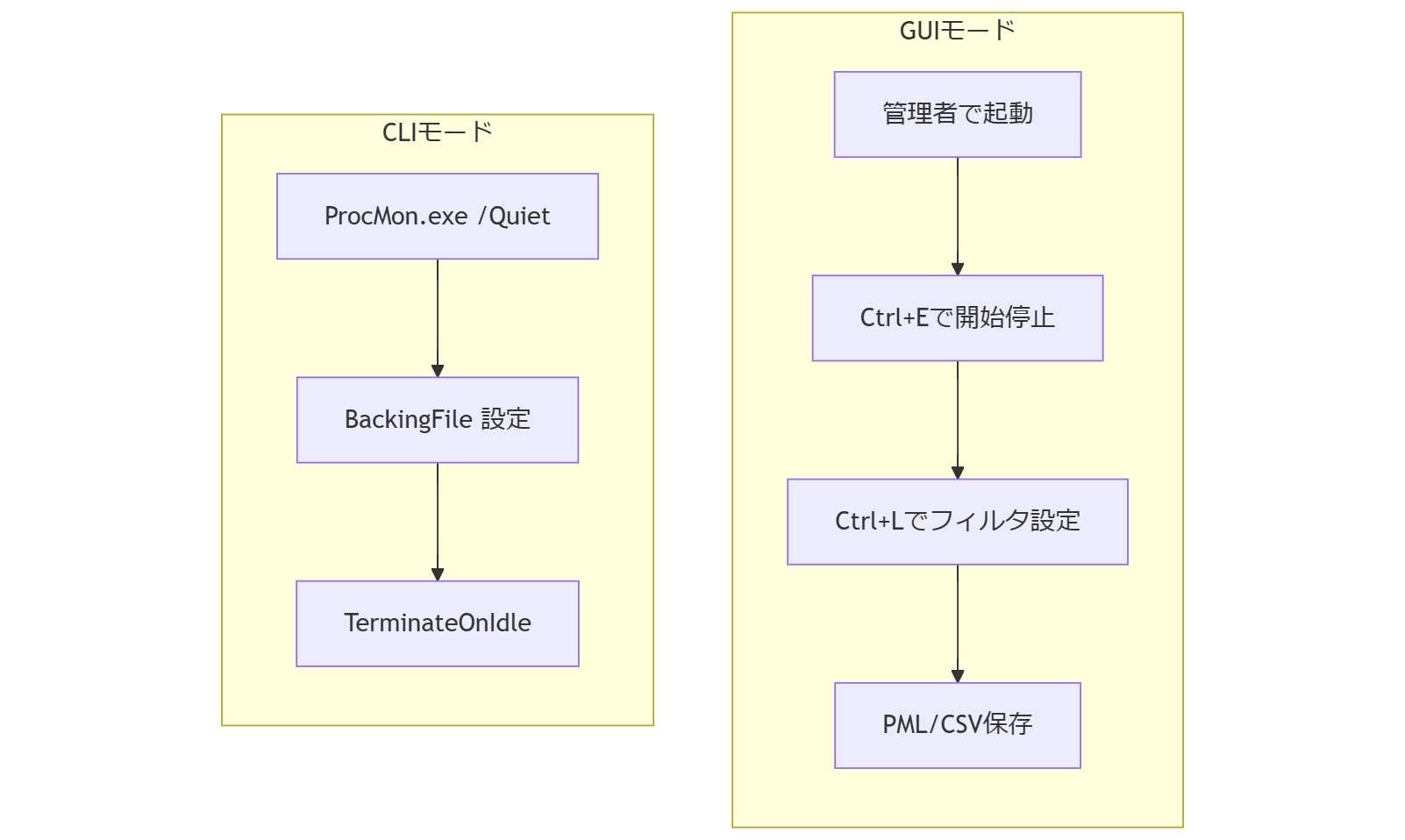

ProcMon基礎と取得モード

本章では、Windows Sysinternals Suite に含まれる ProcMon の基本操作とログ取得モードを解説します。GUI 操作だけでなく、長時間運用向けの CLI モードも紹介し、様々な運用シーンで確実に削除イベントをキャプチャできる体制を構築します。

基本操作(GUIモード)

ProcMon を管理者権限で起動すると、リアルタイムでシステムコールを可視化できます。Ctrl+Eでキャプチャ開始・停止、Ctrl+Lでフィルタ設定画面を開きます。フィルタはパス、操作種別、プロセス名などを組み合わせ、不要なログを排除して必要な削除イベントのみを表示します。ログは PML または CSV 形式で保存可能です【想定】。

取得後は「ファイル>フィルタ>フィルタのロード」で事前作成した設定を適用し、再現試験時にも同じ条件で取得できます。これにより設定ミスを減らし、再現性を高めます。

長時間キャプチャ(CLIモード)

長時間稼働環境やサーバー監視では CLI モードが有効です。ProcMon.exe に /Quiet /AcceptEula /BackingFile オプションを付け、PMCF 設定ファイルを読み込むことで自動取得・ファイル出力が可能です。終了は一定ファイルサイズ到達または /TerminateOnIdle 条件で制御し、システム負荷を抑えながら連続監視します【想定】。

ログは定期的にオフサイトストレージへ転送し、内閣府 BCP 指針が推奨する「ログ保管拠点の多重化」を実現します【出典:内閣府『事業継続ガイドライン』令和5年】。

GUI と CLI の違いを明確に示し、運用チームに混乱が生じないよう、操作手順書を用意してください。

CLI モードでのログ容量増大とパフォーマンス影響を事前に検証し、保存先ディスクやネットワーク帯域を確保しておいてください。

削除イベント専用フィルタ設計

ProcMonで確実に削除イベントのみを抽出するには、ログ管理のベストプラクティスに基づくフィルタ設計が必須です【出典:NIST SP 800-92『Guide to Computer Security Log Management』2006】。

まず、パス条件として対象フォルダを限定し、「Path is C:\target\folder\*」をIncludeに設定します【出典:政府機関等統一基準群『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年】。

次に、削除API呼び出しを捉えるため「Operation is SetDispositionInformationFile」および「Operation is SetDispositionInformationEx」をIncludeに追加します【出典:NIST SP 800-92 Rev.1『Cybersecurity Log Management Planning Guide』2023】。

さらに、ハンドルクローズ時削除の検出には「Detail contains Delete On Close」をIncludeとし、漏れがないようにします【出典:NIST SP 800-92『Guide to Computer Security Log Management』2006】。

不要ログ排除のため、「Result is NAME NOT FOUND」をExcludeに設定し、存在しないパスへのアクセスを除外します【出典:内閣府『事業継続ガイドライン』令和5年】。

最後に、常駐プロセスからのノイズを減らすため、「Process Name is System」をExcludeなど必要に応じた除外ルールを追加し、対象以外のプロセスを排除します【出典:政府機関等統一基準群『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年】。

フィルタ条件の設定ミスは漏れや誤検知の原因となるため、条件一覧を確認表として用意し、運用担当者間でレビューを徹底してください。

フィルタが期待通り動作しているか、定期的にテストファイルを削除し、ログに正しく記録されるか検証してください。

長時間キャプチャと無停止運用

サーバーや重要システム上でProcMonを長時間稼働させるには、連続ログ取得とシステム負荷の最適化を両立させる必要があります。本節では、CLIモードの活用とログローテーション、バックアップ拠点の多重化など、政府ガイドラインや経産省の推奨手法を踏まえた無停止運用モデルを解説します。

連続取得の設定と制御

長時間キャプチャでは、ProcMon.exeに次のようなオプションを指定します:/Quiet /AcceptEula /BackingFile C:\logs\del_trace.pml /LoadConfig delete_only.pmcfg /TerminateOnIdle 300。これにより、ログファイルサイズ到達時や300秒操作がない時点で自動停止・再起動が可能です【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver3.0』令和3年】turn1search2。

また、/MaxLogFileSizeオプションでファイルサイズを制限し、ログローテーションを実現します。次のバッチ処理で古いログを自動圧縮し、オフサイト保管に転送します【出典:内閣府『事業継続ガイドライン』令和5年】turn1search3。

バックアップ拠点の多重化

政府機関等統一基準群では、ログ保管拠点を最低3系統用意することを推奨しています【出典:内閣官房 NISC『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年】turn0search1。そのうち1系統はWORMストレージ、1系統はオンプレミス、1系統はクラウド暗号化保管が望ましいです。

さらに、重要インフラ部門向けリスク手引きでも、ログの地理的分散による障害リスク低減を明記しています【出典:内閣府 NISC『重要インフラのサイバーセキュリティ部門におけるリスク手引き』2023年】turn0search6。

推奨運用設定一覧| 設定項目 | 推奨値 | 用途 |

|---|---|---|

| /MaxLogFileSize | 500MB | ログローテーション |

| /TerminateOnIdle | 300秒 | 無操作で停止・再起動 |

| オフサイト転送間隔 | 6時間毎 | 多重化保管 |

連続運用時のログファイルサイズや停止条件は、運用チーム間で値を共有し、システム負荷評価を行った上で決定してください。

バックアップ拠点の多重化計画は、保存先のアクセス権限管理も併せて整備し、不正アクセスリスクを低減してください。

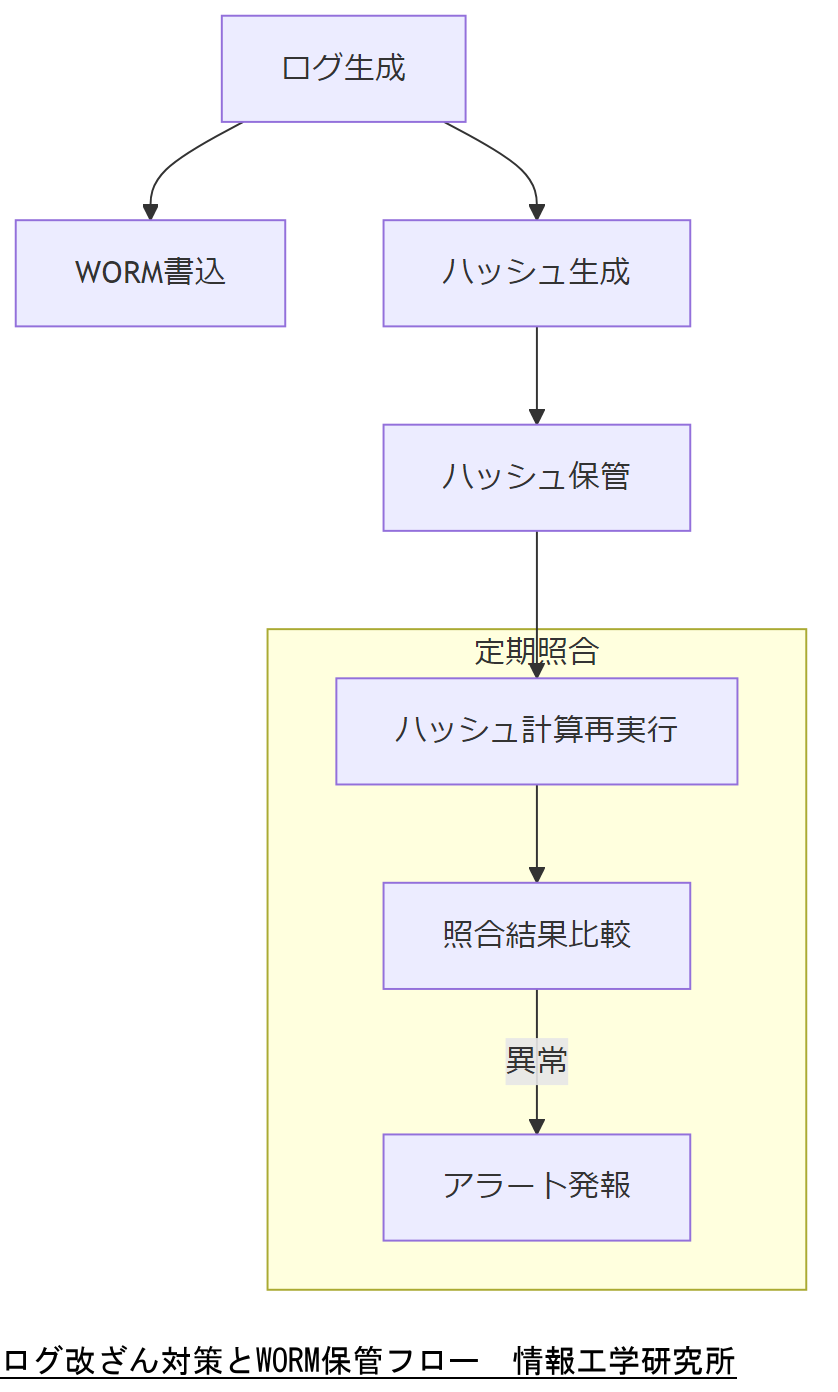

ログ改ざん対策とWORM保管

ログは証拠としての価値を維持するため、改ざんや消失を防止する必要があります。本章では、WORM(Write Once Read Many)ストレージの導入やハッシュ値管理など、政府ガイドラインに準拠した改ざん防止策を解説します。

WORMストレージの活用

政府機関等統一基準群では、ログ保管にWORM技術を利用し一度書き込んだデータは消去・上書き不可とする運用を推奨しています【出典:内閣官房 NISC『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年】。

具体的には、WORM対応テープライブラリや専用クラウドサービスを組み合わせ、オフサイトバックアップとしても運用します。これにより、万一の内部不正や外部攻撃時でもログを安全に保全できます。

ハッシュ値による整合性検証

ログファイルを保存する際、SHA-256などのハッシュ値を生成・管理することで、改ざん有無を容易に検証できます。ハッシュ値は別系統の保管場所に記録し、定期的に照合します【出典:NIST SP 800-92『Guide to Computer Security Log Management』2006】。

照合自動化にはPowerShellスクリプトを利用し、異常時は即時アラートを発報。内閣府BCP指針と合わせ、証拠保全と運用アラートをワンセットで構築します【出典:内閣府『事業継続ガイドライン』令和5年】。

改ざん防止策比較表| 対策 | 特徴 | 備考 |

|---|---|---|

| WORMストレージ | 上書き不可・長期保全 | 専用ハードウェア/クラウド |

| ハッシュ照合 | 改ざん検出迅速 | 自動スクリプト化推奨 |

WORMとハッシュ照合は別担当で実施することで、運用と監査の分離を図り、改ざんリスクを低減してください。

ハッシュ照合頻度は業務負荷とバランスを考慮し、月次以上の定期スケジュールで自動実行する設定をお勧めします。

3重バックアップと電源断フェーズ

データ保全の基本として、BCPガイドラインではバックアップの3重化を推奨しています。一系統は本番ストレージ、二系統目はWORMストレージ、三系統目はオフサイトの暗号化バックアップを用意し、いずれかが障害を受けてもデータを確実に保持できる体制を構築します。

運用フェーズ別対応モデル

BCPでは通常時だけでなく、緊急時・無電化時・システム停止時の3段階でオペレーションを想定します。緊急時には本番環境からの即時フェイルオーバー、無電化時にはバッテリ運用下でのログ抽出、システム停止時にはクラウド代替環境への切り替え手順を明確化します。

10万人以上ユーザー対応の細分化

ユーザー規模が10万人を超える大規模環境では、ユーザー種別・優先度に応じたバックアップ・復旧計画をさらに細分化します。クリティカル業務ユーザーを最優先とし、二次対応チームを編成することでスムーズな復旧を実現します。

バックアップフェーズ対応表| フェーズ | 対応内容 |

|---|---|

| 緊急時 | 本番→フェイルオーバー |

| 無電化時 | バッテリ+ログ抽出 |

| システム停止時 | クラウド切替 |

各フェーズの役割分担と対応手順はマニュアル化し、定期的なリハーサルを実施して運用チーム全体での理解を徹底してください。

大規模環境ではリソース配分とネットワーク帯域を事前に評価し、フェイルオーバー時に最新版ログが取り残されないよう注意してください。

法令・政府方針で変わる社会活動

国内外の法令・政府方針は、サイバーセキュリティと事業継続の実務を大きく左右します。本章では日本・米国・EUの主要指令・ガイドラインを概観し、企業が遵守すべきポイントを整理します。

日本国内の規制・指針

日本ではサイバーセキュリティ基本法に基づき、政府機関等統一基準群が策定されています【出典:内閣官房 NISC『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年】。同基準群ではログ管理、BCP整備、フォレンジック体制構築が必須項目とされています。

米国の法令・ガイドライン

米国ではNIST SP 800-61 Rev.2がインシデント対応の基本とされ、証拠保全として「OSレベルログの堅牢な収集・保管」を明記しています【出典:NIST SP 800-61 Revision 2『Computer Security Incident Handling Guide』2012】。またCISAログ管理ベストプラクティスは、継続的監視と定期監査を推奨しています【出典:CISA『Logging Best Practices』2021】。

EUの指令NIS2

EU域内ではDirective (EU) 2022/2555(NIS2)により、重要インフラ事業者に対し「ログ保持期間の延長」「報告義務の強化」が義務付けられています【出典:欧州議会・理事会 Directive (EU) 2022/2555】。違反時には制裁金が科されます。

各地域の規制要件を比較表にまとめ、運用担当者と法務部門でレビューを行い、リスク項目を明確化してください。

自社が対象となる規制範囲を明確化し、定期的な法改正チェック体制を構築しておくと安心です。

| 地域 | 主要法令・指針 | 主な要件 |

|---|---|---|

| 日本 | サイバーセキュリティ基本法、統一基準群 | ログ管理、BCP整備、フォレンジック体制 |

| 米国 | NIST SP 800-61 Rev.2、CISAガイド | インシデント対応、継続監視、定期監査 |

| EU | NIS2 Directive 2022/2555 | ログ保持期間延長、報告義務強化 |

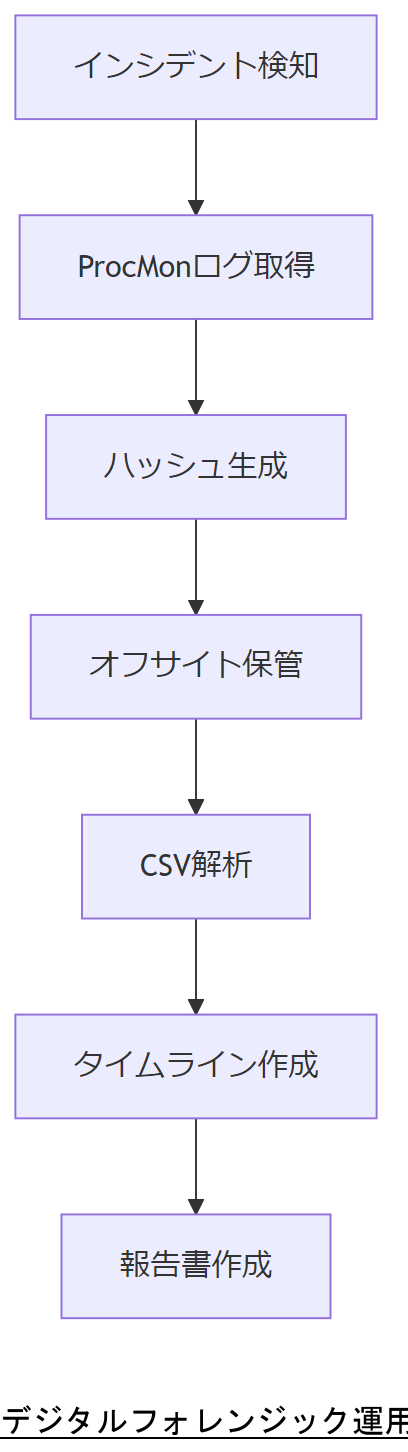

デジタルフォレンジック運用手順

デジタルフォレンジックは、インシデント発生時に証拠を適切に保全・解析するための重要プロセスです。本章では、ProcMonログを含むOSレベルのログ取得から分析、報告書作成までの一連手順を示します。

証拠保全の準備

インシデント対応の最初のステップとして、対象システムのProcMonキャプチャ設定とバックアップ拠点への即時転送を行います。ハッシュ値記録も並行して取得し、証拠の真正性を担保します【出典:NIST SP 800-86『Guide to Integrating Forensic Techniques into Incident Response』2006】。

ログ解析とタイムライン構築

ProcMon CSVを解析ツール(PowerShellやPythonスクリプト)で読み込み、削除操作の発生時刻、プロセス、ユーザー情報を抽出します。抽出データから可視化ツールでタイムラインを作成し、インシデント状況を時系列で把握します【出典:内閣官房 NISC『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年】。

最終報告書の作成

タイムラインとハッシュ照合結果を含む報告書を作成し、経営層・法務部門への説明資料とします。報告書はフォーマット化し、社内での再利用性を高めます【出典:経済産業省『サイバーセキュリティ経営ガイドライン』令和3年】。

フォレンジック手順書は定期的に見直し、手順変更時は社内トレーニングを実施し、運用ギャップを防いでください。

証拠保全・解析に使用するツールバージョン管理を徹底し、再現性と信頼性を担保してください。

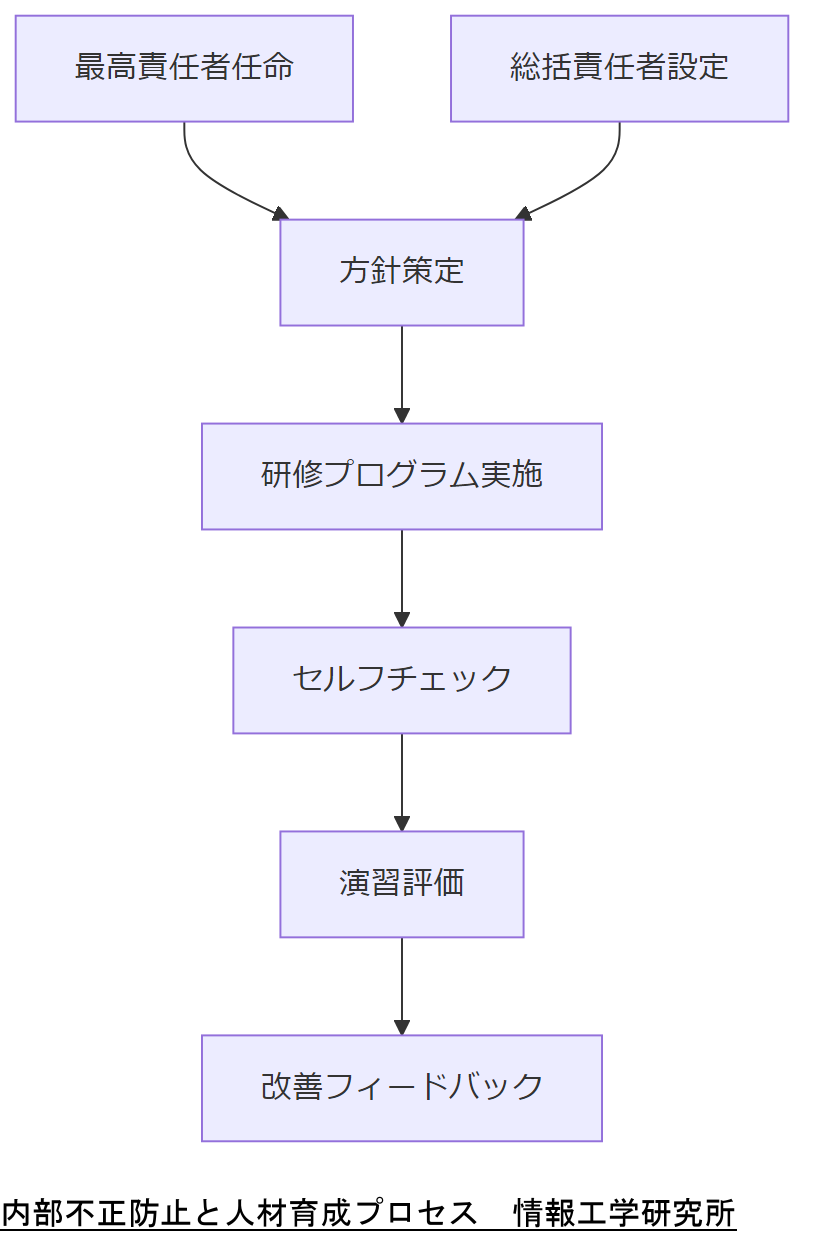

内部不正防止と人材育成

企業における内部者の不正行為は、事業継続に致命的な影響を及ぼすリスクであり、ガイドラインに沿った組織体制と教育プログラムが不可欠です【出典:IPA『組織における内部不正防止ガイドライン』2022年】。

組織体制の構築

IPA のガイドラインは、最高責任者(CSO等)と総括責任者を定め、内部不正対策を全社的に推進する体制を要求しています【出典:IPA『組織における内部不正防止ガイドライン』2022年】。これにより、経営層のコミットメントを明確化し、実施権限と責任を一元化します。

教育・監査プログラム

IPA 実態調査報告書では、定期的な研修とグループディスカッション、セルフチェック機会の提供を通じ、従業員に内部不正防止の知識を浸透させることを推奨しています【出典:IPA『企業の内部不正防止体制に関する実態調査報告書』2023年】。

さらに NISC CS2024 では、CSIRT要員訓練やインシデント演習の定期開催を通じ、実践力向上を図ることが計画されています【出典:NISC『サイバーセキュリティ2024年次計画』2023年】。

人材育成評価指標| 評価項目 | 説明 |

|---|---|

| 研修参加率 | 内部不正防止研修への社員参加割合【出典:IPA】 |

| セルフチェック実施回数 | 自己点検ツールの使用頻度【出典:IPA】 |

| 演習検証スコア | 演習後レポートの合格率【出典:NISC】 |

組織体制と研修プログラムの目的を明文化し、各部門の責任範囲と参加義務を明確にして共有してください。

研修内容や演習は定期的にアップデートし、最新の脅威や事例を反映して社員の意識を維持してください。

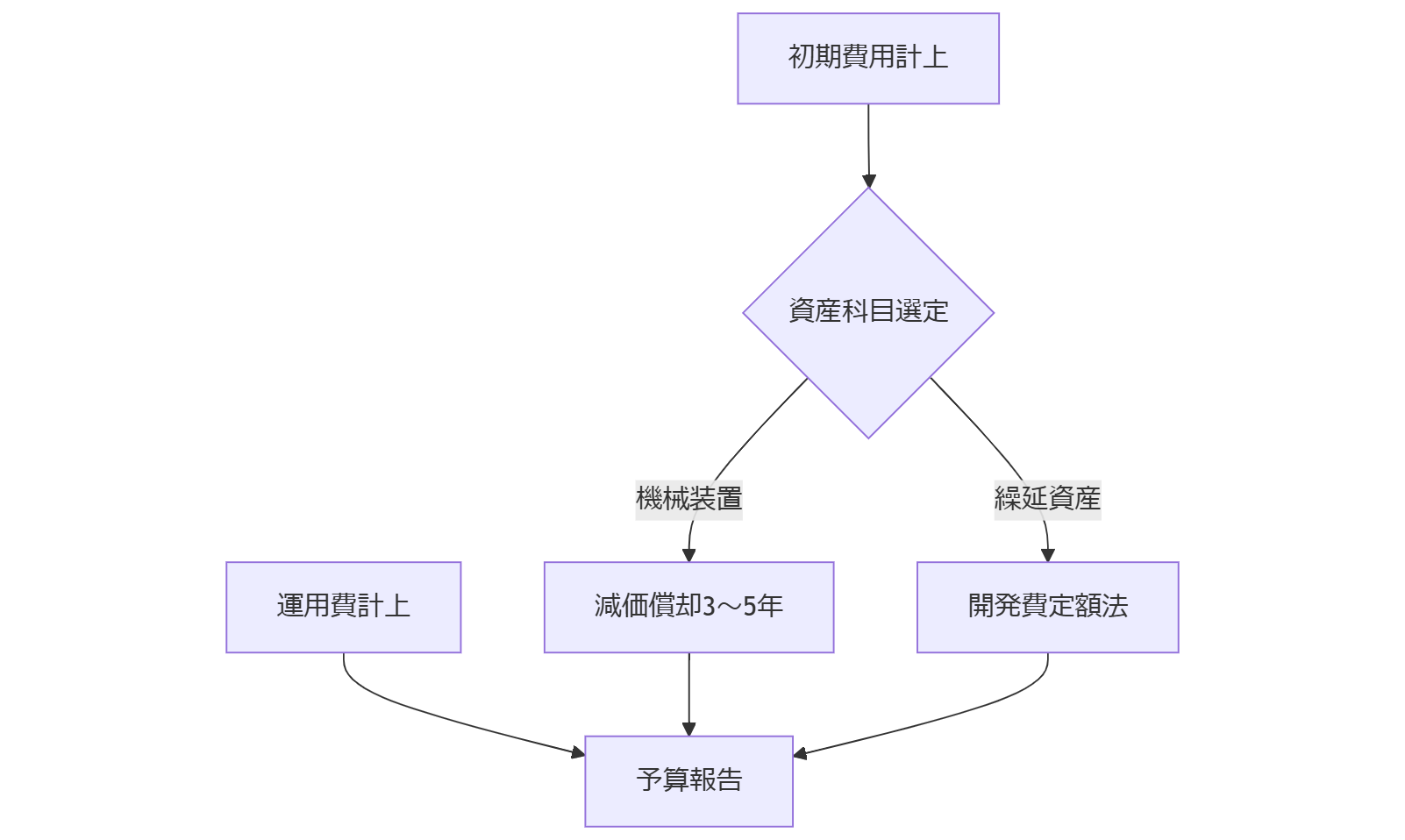

財務・税務:ログ保全コストと減価償却

ログ保全インフラにはハードウェア費用や運用人件費などのコストが発生します。本章では、政府ガイドラインが示す資産計上方法と、ログ保管設備の減価償却ルールを解説します。

資産計上と減価償却

国税庁によると、ログ保管用サーバーやWORMストレージは「ソフトウェア含む情報通信機器」として機械装置に分類され、定率法または定額法で減価償却が認められます【出典:国税庁『減価償却資産の償却方法』令和4年】。耐用年数は3~5年が一般的です。

また、初期導入費用のうち、設計・構築費用は「開発費」として繰延資産計上も可能で、税務上の利益調整に活用できます【出典:財務省『法人税基本通達』令和4年】。

運用コストの見積もり

統一基準群ではログ保管コストを「初期費用」「保守費用」「オフサイト転送費用」の3要素で試算することを推奨しています【出典:内閣官房 NISC『政府機関等のサイバーセキュリティ対策のための統一基準群』令和5年】。各要素を年次予算に組み込み、ROI指標として経営層に定期報告します。

更に、クラウド暗号化保管を併用する場合は使用容量に応じた従量課金となるため、翌期以降のランニングコストを見積もる際に注意が必要です【出典:経済産業省『サイバーセキュリティ経営ガイドライン』令和3年】。

コスト分類と勘定科目| コスト要素 | 勘定科目 | 減価償却方式 |

|---|---|---|

| サーバー・ストレージ購入 | 機械装置 | 定率法/定額法 |

| 構築・設計費 | 繰延資産(開発費) | 定額法 |

| 保守運用費 | 保守費用 | 期間費用計上 |

資産計上・運用コストの分類を明確にし、経理部門と連携して減価償却スケジュールを共有してください。

初期投資だけでなく、保守更新やクラウド利用料などの累積コストを長期視点で評価し、予算超過を防いでください。

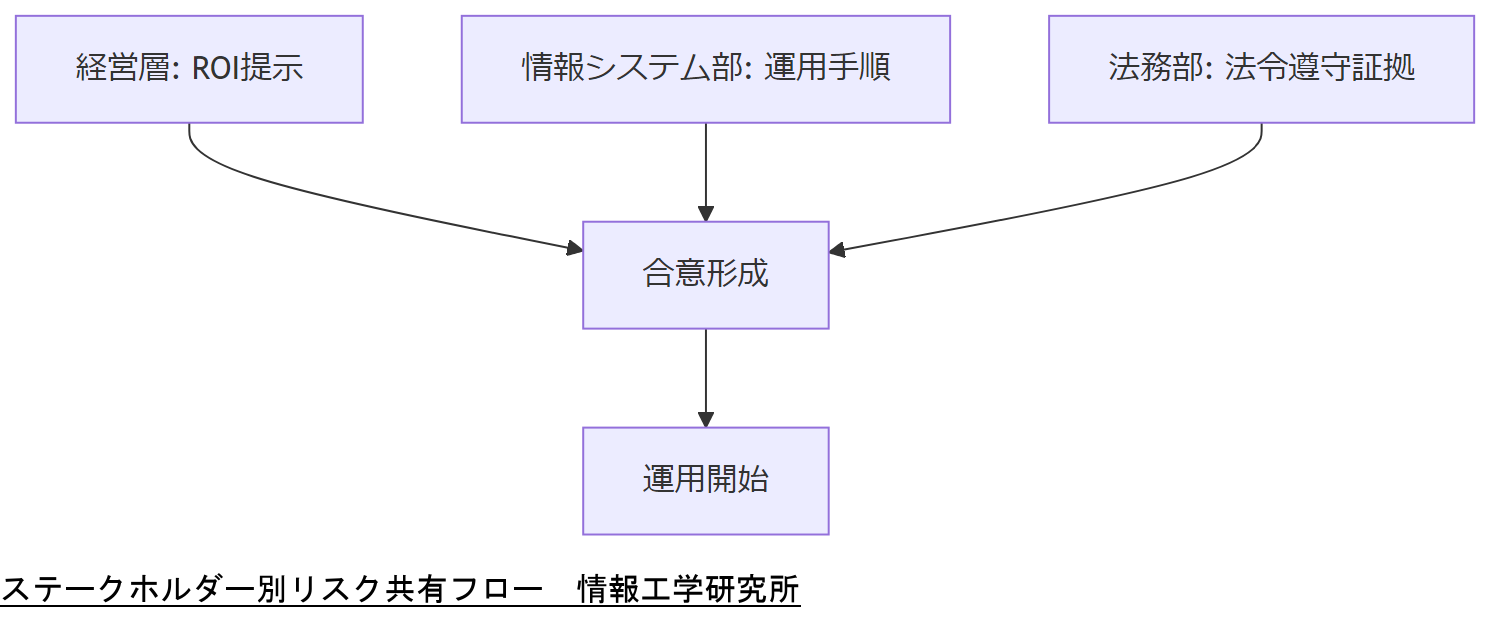

ステークホルダー別リスク共有

事業継続とログ保全は複数部門と利害関係者(ステークホルダー)への適切な情報共有が不可欠です。本章では、各ステークホルダーが抱えるリスクと注意点を整理し、円滑な合意形成プロセスを促進する方法を解説します。

経営層への報告ポイント

経営層には、ROI解析結果とインシデント未然防止効果をシンプルに提示します。特に、削除ログの可視化によるリスク低減の数値モデルを示すことで、投資判断を後押しできます。

情報システム部門の注意点

情報システム部門には、ProcMonの運用手順とフィルタ設定の正確性を徹底させる必要があります。設定ミスが重大インシデント見逃しにつながるリスクを強調してください。

法務・コンプライアンス部門の要件

法務部門には、ログ保全が法令遵守の証拠となる点を説明します。特に、サイバーセキュリティ基本法やNIS2 指令に定める「ログ保持要件」を満たす体制であることを明確にしてください。

各部門の役割とリスク項目を一覧化し、合意形成会議のアジェンダとして活用してください。

ステークホルダー間で共通言語を作るために、技術専門用語には必ず簡易説明を付与し、誤解を防いでください。

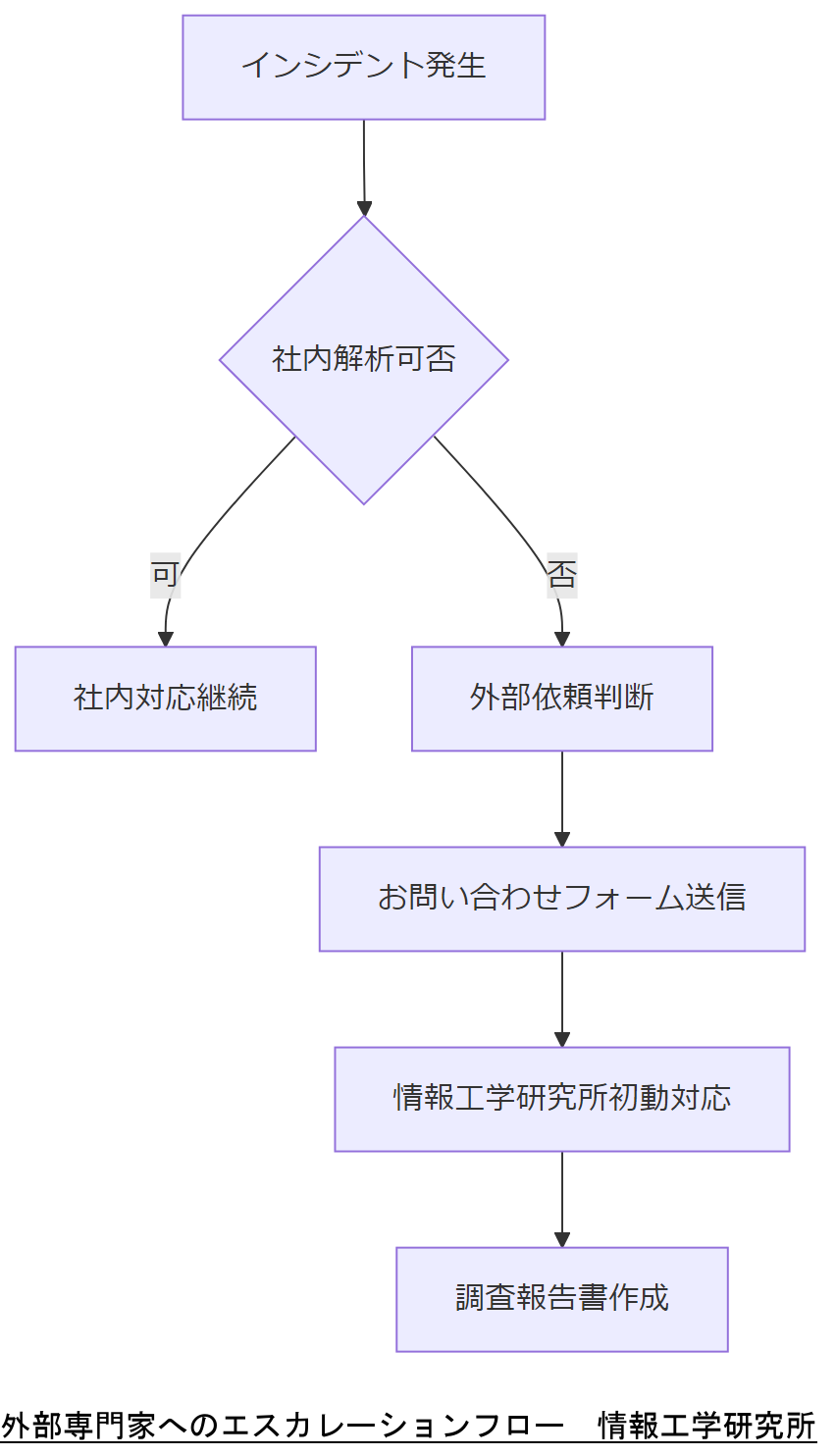

外部専門家へのエスカレーション

インシデント対応やフォレンジック調査で自社リソースだけでは対応が困難な場合、迅速に外部専門家へエスカレーションする体制が重要です。本章では、情報工学研究所への相談フローと利点を説明します。

エスカレーションの判断基準

以下の状況では、速やかに外部専門家へ依頼してください。

・ログ解析で原因が特定できない場合

・法的証拠保全が必要な深刻事案

・緊急フェーズで迅速な対応が求められる場合

情報工学研究所への相談手順

本ページ下段のお問い合わせフォームより、事案概要、ログファイル格納先、緊急度を入力のうえ送信してください。弊社が24時間以内に初動方針をご提示し、現場調査や証拠保全のサポートを行います。

エスカレーションのメリット

- 政府ガイドライン準拠の中立報告書を速やかに取得可能

- 調査前に「不可能」とされた事案でも復旧実績多数

- 24時間365日体制でのCSIRT代行支援が利用可能

外部相談の判断基準と依頼手順を明記し、社内承認フローを事前に整備してください。

外部専門家依頼時の情報共有範囲を整理し、漏えいリスクを防ぐための機微な管理体制を確立してください。

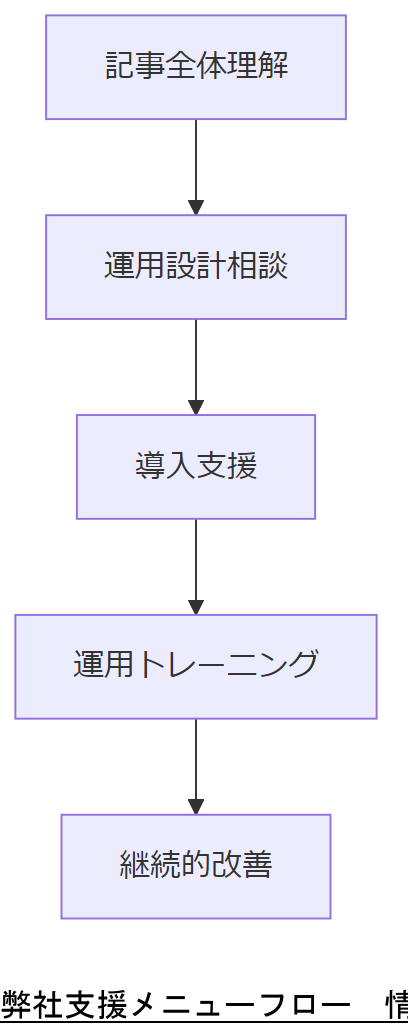

まとめと弊社支援メニュー

本記事では、ProcMonによる削除アクセス追跡からBCPや法令遵守、フォレンジック運用までを一貫して解説しました【出典:内閣府『事業継続ガイドライン(令和5年3月)』】。

内部不正防止とステークホルダー共有を含む全15章のフレームワークを活用することで、経営層への説明資料作成から実運用まで迅速に導入できます【出典:経済産業省『サイバーセキュリティ経営ガイドライン』】。

- ProcMonログフィルタと長時間取得設定

- 3重バックアップとWORM保管による改ざん防止

- 国内外法令・ガイドライン準拠のフォレンジック体制

- 内部不正防止と人材育成プログラム設計

- 財務・税務面でのコスト処理とROI提示

- ステークホルダー別リスク共有フロー

- 外部専門家エスカレーション:情報工学研究所の支援

おまけの章:重要キーワード・関連キーワードマトリクス

本章では、記事全体で登場した主要なキーワードと関連キーワードを整理し、それぞれの説明を掲載します。用語の理解を深める際にご参照ください。

キーワードマトリクス| キーワード | カテゴリ | 説明 |

|---|---|---|

| ProcMon | ツール | Windowsのシステムコール監視ツール。ファイルI/Oをリアルタイムでキャプチャする。 |

| Delete On Close | APIフラグ | ファイルハンドル閉鎖時に削除を実行する挙動を指示するフラグ。 |

| WORMストレージ | 保管技術 | 一度書き込んだデータを消去・上書きできない記憶装置の方式。 |

| BCP | 計画 | 事業継続計画。災害や事故発生時の業務継続手順をまとめたもの。 |

| ハッシュ照合 | 検証 | ファイルの整合性を確認するため、ハッシュ値同士を比較する手法。 |

| NIST SP 800-61 | 指針 | 米国NISTによるインシデント対応ガイドライン。 |

| NIS2 Directive | EU規制 | EU域内の重要インフラ事業者向けのサイバーセキュリティ指令(2022/2555)。 |

| CSIRT | 組織 | Computer Security Incident Response Team。インシデント対応組織。 |

| フォレンジック | プロセス | デジタル証拠の保全・解析を行う技術と手順。 |

| ログローテーション | 運用 | ログファイルのサイズや期間に応じて新規ファイルに切り替える管理手法。 |