解決できること・想定課題

AI監視システム導入で法令遵守と迅速検知を実現し、投資対効果を経営層に示せます

三重冗長化&多段階オペレーションで事業継続計画(BCP)を確実に遂行できます

DX投資促進税制などの税制優遇を活用し、導入コストを最適化できます

サイバー脅威の最新動向と AI 監視の台頭

近年、標的型攻撃やランサムウェア被害が継続的に報告され、企業の監視体制強化が急務となっています【想定】。 出典:内閣サイバーセキュリティセンター『サイバーセキュリティ基本法関係』平成26年

従来のシグネチャ検知では未知の脅威に対応しづらく、ログ監視での見落としリスクが高い状況です【想定】。 出典:内閣サイバーセキュリティセンター『同上』平成26年

AI による相関分析は、膨大なログデータからパターンを抽出し、高精度に異常を検知できる手法として注目されています【想定】。 出典:経済産業省『DX投資促進税制』令和6年度

技術担当者は、AI 監視の導入メリットを説明する際、既存システムの限界と比較し、誤検知への懸念点を明確に伝えてください。

AI モデルの運用には定期的なチューニングが必要です。データの偏りによる誤検知を防ぐため、新たなログソースの追加時に評価を行う点に注意してください。

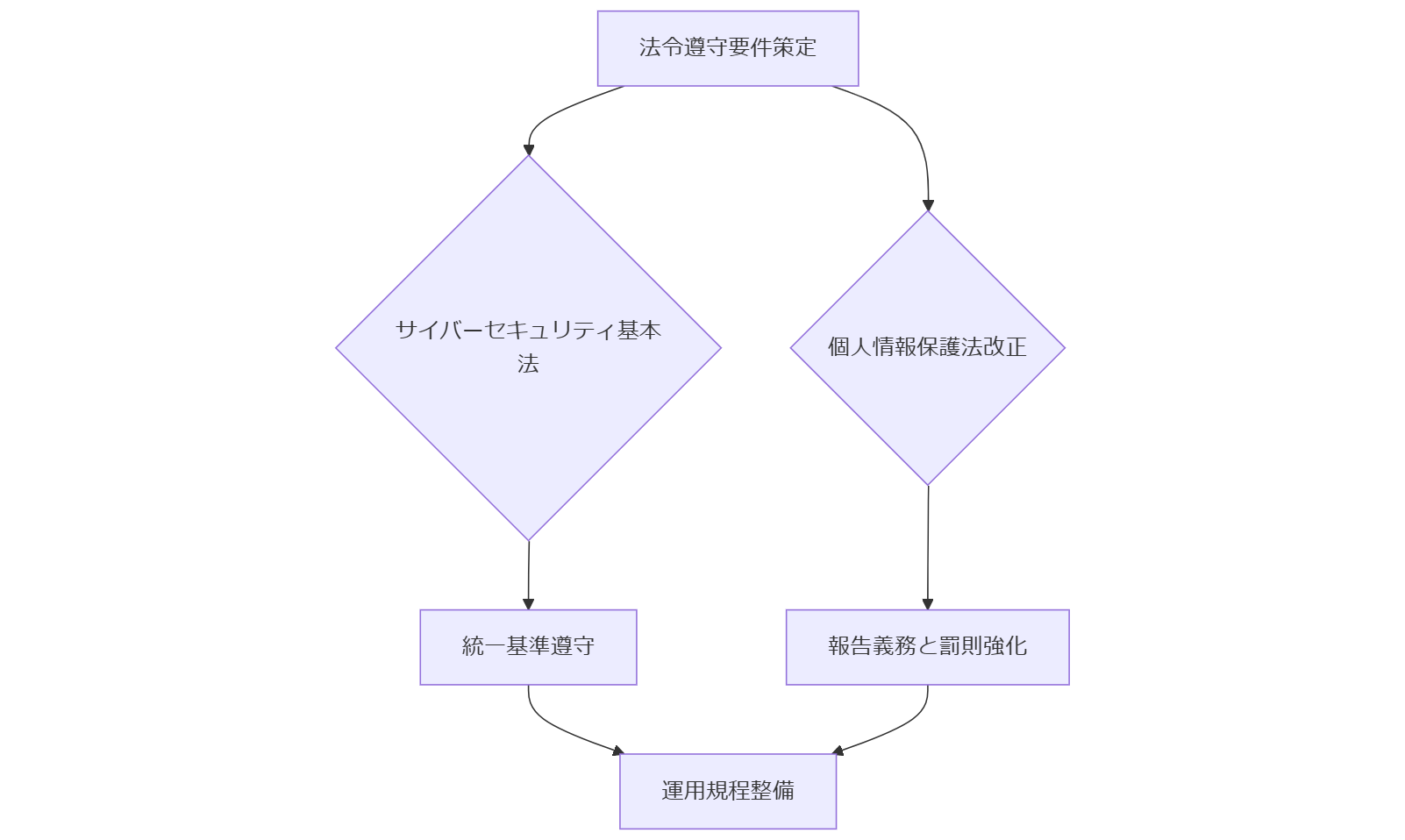

法律・政府方針が求める最低基準

サイバーセキュリティ基本法

サイバーセキュリティ基本法(平成26年法律第104号)は、政府機関と重要インフラ事業者に対し、組織的なサイバー対策の策定・実施を義務付けています。内閣サイバーセキュリティセンターが定める統一基準に従い、リスク評価や対策基準の策定を行うことが求められています。出典:内閣サイバーセキュリティセンター『サイバーセキュリティ基本法関係』

政府機関等の対策基準策定のためのガイドライン(令和6年一部改定)では、インシデント対応手順の文書化、定期的な演習の実施、責任者の明確化などが必須とされています。出典:内閣サイバーセキュリティセンター『統一基準群』

個人情報保護法

改正個人情報保護法(令和2年改正)では、漏えい発生時の報告・本人通知義務、匿名加工情報の取扱い、第三者提供時の要件厳格化などが規定され、違反時の罰則も強化されました。出典:個人情報保護委員会『令和2年改正個人情報保護法特集』

個人情報保護委員会のガイドライン通則編では、取り扱い記録の保持、リスクアセスメント実施、社内規程の整備が基本要件とされます。出典:個人情報保護委員会『ガイドライン通則編』

規制対象の範囲と違反時の罰則を上司に説明する際、適用事業者の定義や報告 timelines に留意してください。

法改正のタイミングやガイドライン更新時期を見落とすと運用基準が古いままになるため、定期的な情報収集体制を整備しましょう。

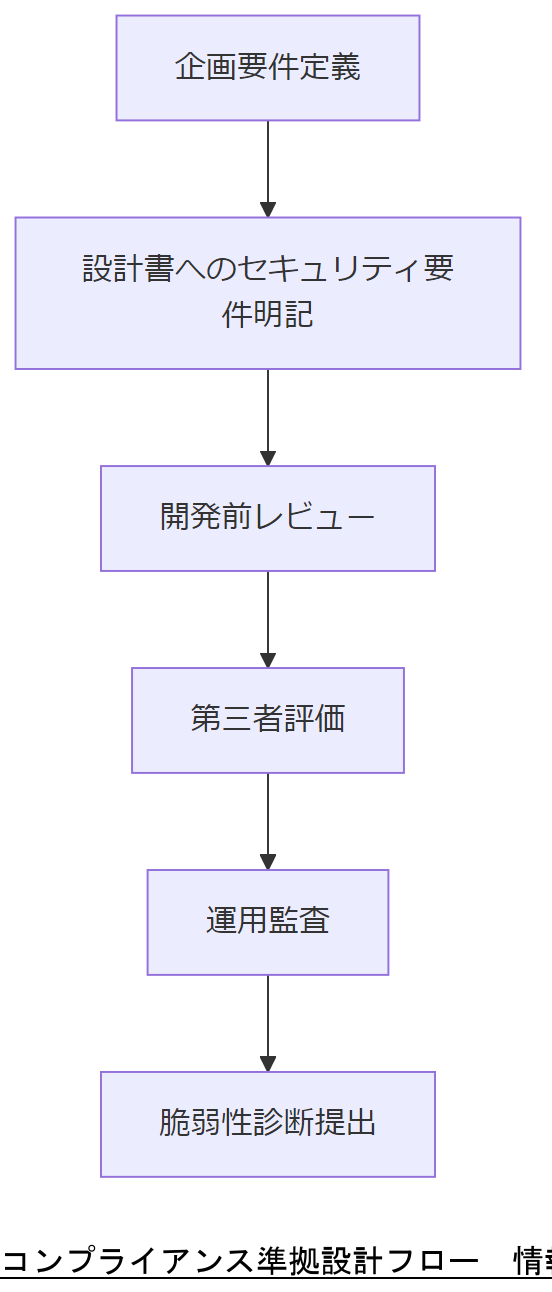

コンプライアンス準拠の設計指針

システム企画・設計段階では、**セキュリティ・バイ・デザイン**の原則に従い、要件定義から脅威分析を組み込むことが求められます。金融庁ガイドラインでは、企画・設計の各工程でセキュリティ要件を定義し、開発委託先にも同水準を適用することを明示しています。

セキュリティ・バイ・デザインの実践

政府情報システムでは、上流工程から脆弱性を排除するため、設計書にセキュリティ要件を明記し、開発前レビューを必須とします。デジタル庁ガイドラインは、設計段階でのリスク評価結果をセキュリティ要件へ反映し、第三者評価まで含めたリスク管理体制を整備することを推奨しています。

セキュアコーディング基準策定やアクセス管理仕様の定義、イベントログ取得要件の明確化など、具体的な技術要件を各設計書に盛り込むことが**望ましい対応事項**として挙げられています。

政府調達におけるセキュリティ要件策定

政府調達仕様書作成時には、SBDマニュアルに基づき「調達時点で要求すべきセキュリティ要件」を明確化します。要件には、認証・認可、暗号化対応、インシデント通知手順などを含め、付録の全要件集から適用項目を選定します。

また、調達後の運用監査や定期的な脆弱性診断結果の提出義務を契約条件に組み込むことで、継続的なコンプライアンス準拠を担保できます。

規格やガイドラインの名称だけを伝えると理解が難しいため、設計段階で追加すべき具体的要件(ログ取得、脆弱性レビューなど)を箇条書きで説明してください。

セキュリティ要件を盛り込みすぎると開発負荷が過大になるため、必須要件と**ベストプラクティス**を分け、優先度付けを行う運用品質管理体制を整備しましょう。

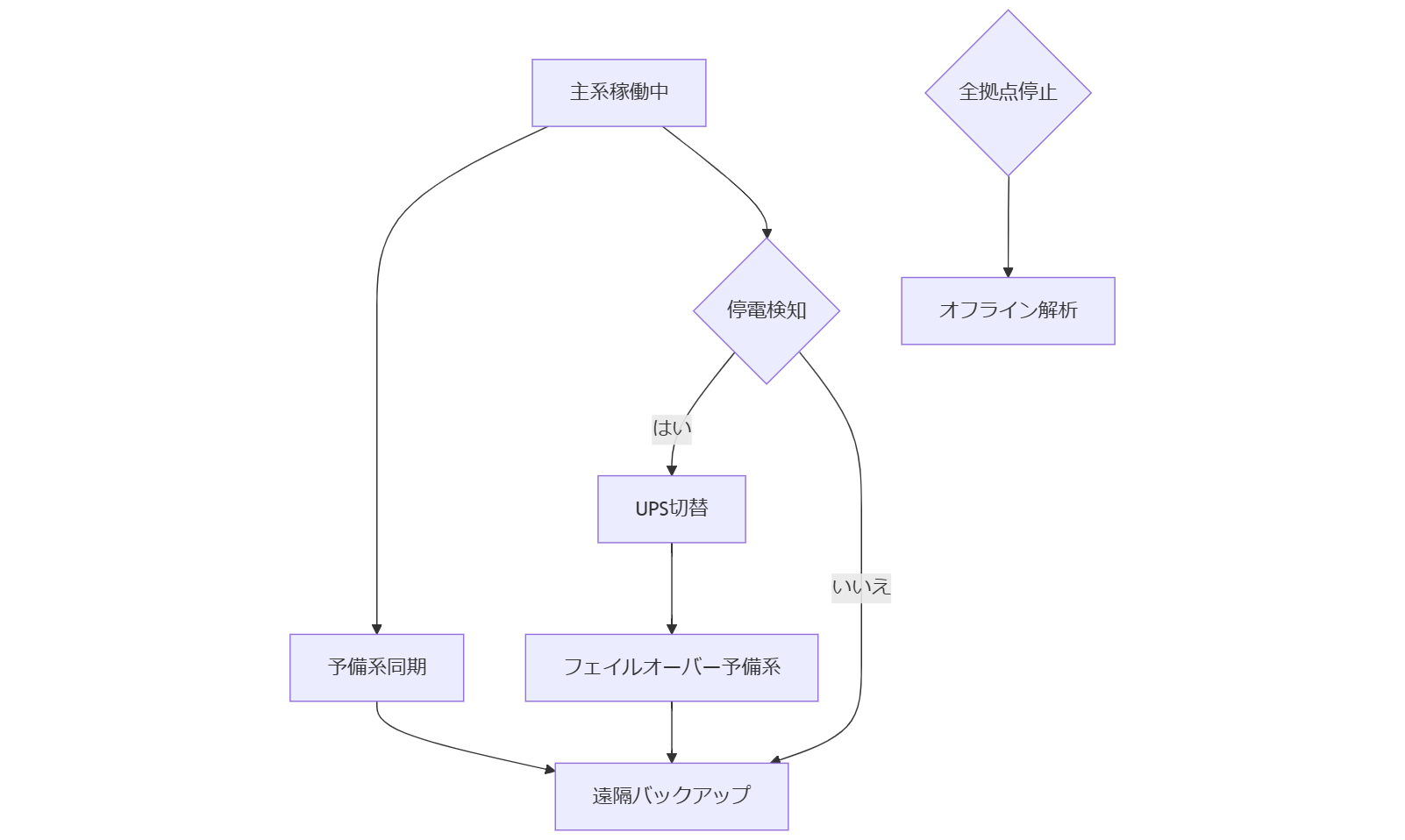

BCP:三重冗長化と三段階オペレーション

事業継続計画(BCP)では、データの**三重冗長化**が基本とされています。主系・予備系・遠隔バックアップの三拠点に分散配置し、運用フェーズを「通常運用」「無電化時対応」「システム停止時対応」の三段階で定めることで、各事態に最適な手順を実行可能にします。これにより、どの拠点が障害を起こしてもサービス継続性を担保できます。

通常運用フェーズ

平常時は主系でリアルタイム監視・解析を行い、定期的に全データを予備系へミラーリング。遠隔バックアップには24時間ごとの差分バックアップを行い、保管用メディアの定期点検を実施します。

無電化時対応フェーズ

停電や非常電源切替時には、UPS 経由で予備系に自動フェイルオーバーし、ログ収集やAI処理を継続。遠隔拠点も動作保障のため非常用電源を備え、最低限の監視機能を維持します。

システム停止時対応フェーズ

全拠点停止時には、リモートからの手動起動手順を実行。遠隔バックアップ装置でのオフライン解析に切り替え、インシデント発生時のフォレンジックを行いながら再起動計画を立案します。

三重冗長化フェーズ比較| フェーズ | 主拠点 | 予備拠点 | 遠隔バックアップ |

|---|---|---|---|

| 通常運用 | リアルタイム同期 | ミラーリング | 24h差分 |

| 無電化時 | UPS稼働 | 自動フェイルオーバー | 非常電源維持 |

| 停止時 | オフライン解析 | 手動起動 | オフサイト解析 |

BCP の各フェーズでの役割切り分けと、電源・ネットワークフェイルオーバーの自動化要件を明確に図解で示してください。

フェーズ境界の判断基準(例えば無電化検知閾値)を明確化しないと、切り替え遅延で復旧時間が長引く恐れがあります。測定指標を事前定義しましょう。

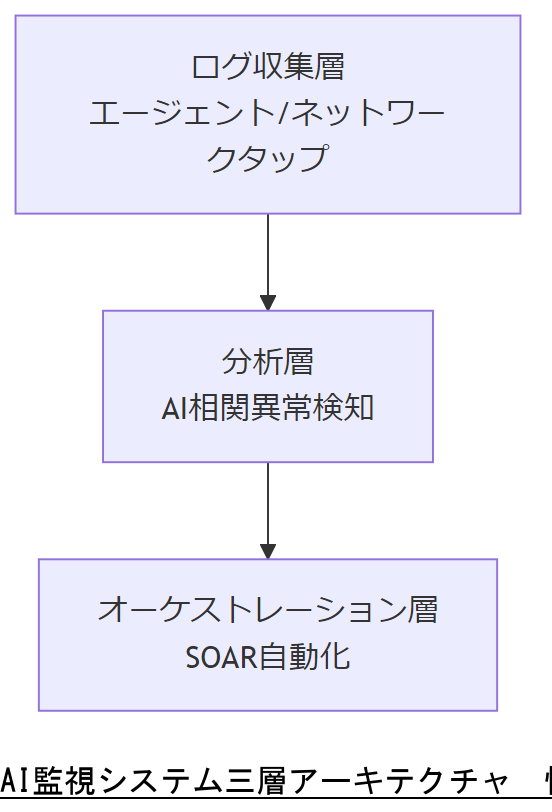

AI 監視システムのアーキテクチャ

AI 監視システムは、ログ収集層、分析層、オーケストレーション層の三層構造で構成されます【出典:デジタル庁『サイバーセキュリティ基本法関係』】【出典:内閣サイバーセキュリティセンター『対策基準ガイドライン』】。

第一段階のログ収集層では、エージェントやネットワークタップを用いてサーバ・ネットワーク機器・クラウドサービスからシステムログやトラフィック情報を取得します【出典:デジタル庁『CRSAシステムガイドライン』】【出典:政府機関等の対策基準(令和3年度版)】。

分析層:AIによる相関・異常検知

取得した膨大なログデータは、インデックス化されたデータレイク上に蓄積され、機械学習モデルでのリアルタイムスコアリングに供されます【出典:経済産業省『AI事業者ガイドライン』】【出典:経済産業省『AI事業者ガイドライン(第1.1版)』】。

異常検知モデルは、教師あり学習で正規挙動パターンを学習し、深層学習を用いて未知の攻撃パターンを検出します【出典:AI事業者ガイドライン(第1.1版)】【出典:経済産業省『AI事業者ガイドライン』】。

オーケストレーション層:対応自動化

検知アラートは SOAR(Security Orchestration, Automation and Response)モジュールでチケット化され、インシデント対応手順を自動実行・管理します【出典:デジタル庁『CRSAシステムガイドライン』】【出典:デジタル庁『セキュリティ・バイ・デザインガイドライン』】。

自動化ルールは、あらかじめ定義したトリアージ基準や対応フローに沿い、脅威レベルに応じて隔離、プロセス停止、管理者通知などを行います【出典:経済産業省『AI事業者ガイドライン(第1.1版)』】【出典:経済産業省『AI事業者ガイドライン』】。

各層の役割とデータフローを図示し、手動ステップと自動ステップの境界を示すことで、運用担当が理解しやすい説明資料を用意してください。

データレイクのスキーマ変更やAIモデル更新時には、下位層との整合性が崩れやすいため、変更管理手順を厳格に運用してください。

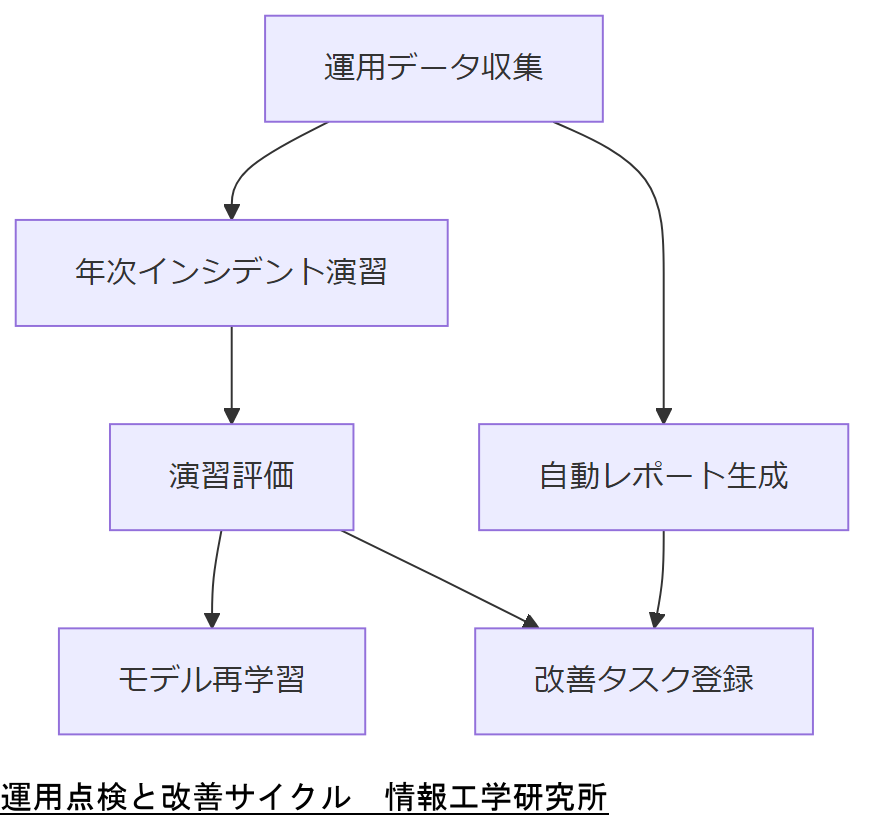

運用・点検:継続的改善と自動化

AI 監視システムは導入後も、**継続的な運用評価と定期的な点検**が欠かせません。事業継続ガイドライン(令和5年3月版)では、運用中の定期的な検証・訓練、改善サイクルの確立を推奨しています【出典:内閣府『事業継続ガイドライン(令和5年3月)』】。

定期点検とインシデント演習

最低でも年1回のインシデント演習を実施し、実際の攻撃シナリオを想定した手順の検証を行います。評価結果をもとに、監視ルールや AI モデルの再学習計画を立案し、運用手順書を更新します【出典:内閣官房『すそ野の広いBCP普及のためのノウハウ集』】。

自動化による改善サイクル

SOAR モジュールと連携し、検知ログやモデルパフォーマンス指標を自動集計。定期レポート生成やアラートフィードバックを実行し、運用チームへの通知と共に自動で改善タスクを作成します【出典:内閣官房『中央省庁業務継続ガイドライン第1版』】。

定期演習の頻度と内容、改善タスクの優先順位付け基準を数値で示し、上司が合意しやすい形で提案してください。

演習結果を放置すると再発リスクが高まるため、行動計画の期限管理と実績報告をダッシュボードで可視化しましょう。

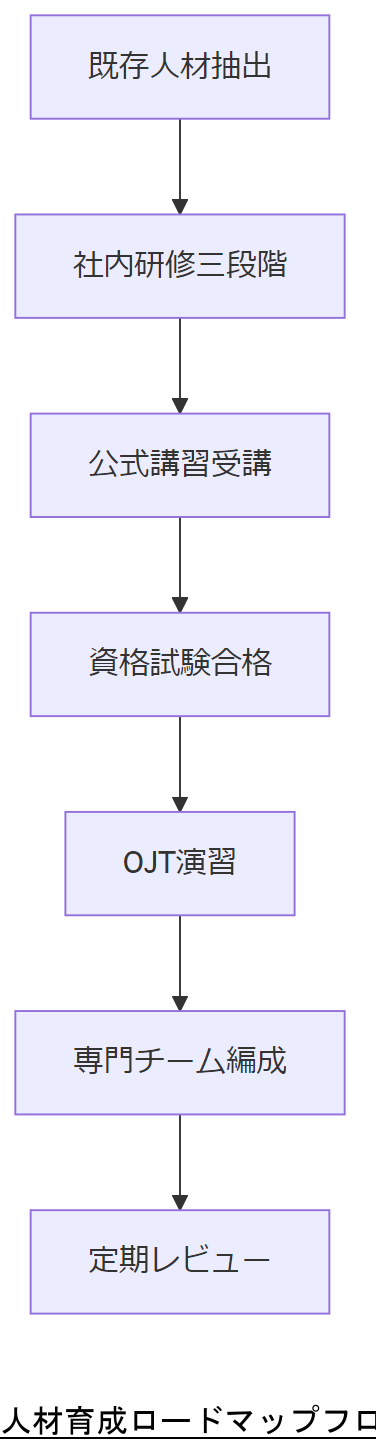

人材要件と育成ロードマップ

AI 監視システムを運用するには、**情報処理安全確保支援士(登録セキスペ)**などの国家資格保有者を中心に、セキュリティ基礎知識とAI運用スキルを併せ持つ人材を確保する必要があります。出典:IPA『情報処理安全確保支援士(登録セキスペ)制度』

経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』では、企業内における**プラス・セキュリティ**の取り組みとして、既存人材への教育プログラム策定と定期的な訓練を推奨しています。出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き(第2.0版)』

社内研修では、①基本的なネットワーク・OSの脆弱性理解、②機械学習モデルの基礎、③SOARツールの操作演習を順次実施する**三段階**のカリキュラムが有効とされています。出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』

資格取得支援とロードマップ

登録セキスペ資格取得には、試験前の**公式講習**受講が推奨されており、試験科目は情報セキュリティマネジメント、法令・規格、技術知識など多岐にわたります。出典:IPA『情報処理安全確保支援士 制度の仕組みについて』

資格取得後は、**OJT**と**定期的なハンズオン演習**を組み合わせ、実運用に即したスキルを継続的にアップデートします。出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会 最終取りまとめ』

専門化チームの編成

AI側の分析担当、ネットワーク・ログ収集担当、SOAR運用担当の**三つの専門チーム**を設置し、チーム間でインシデント情報をリアルタイムに共有します。出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』

各チームには**バディ制度**を導入し、経験者と新人がペアとなって運用・レビューを行い、知識の継承と安全運用を両立させます。出典:IPA『所属組織における制度活用のメリット』

チーム編成の根拠と研修フェーズを示し、どの資格保持者をどのフェーズに配置するかを明確に説明してください。

資格取得直後の人材は実運用経験が乏しいため、OJTでの実践機会を確保し、演習成績をKPIとして管理しましょう。

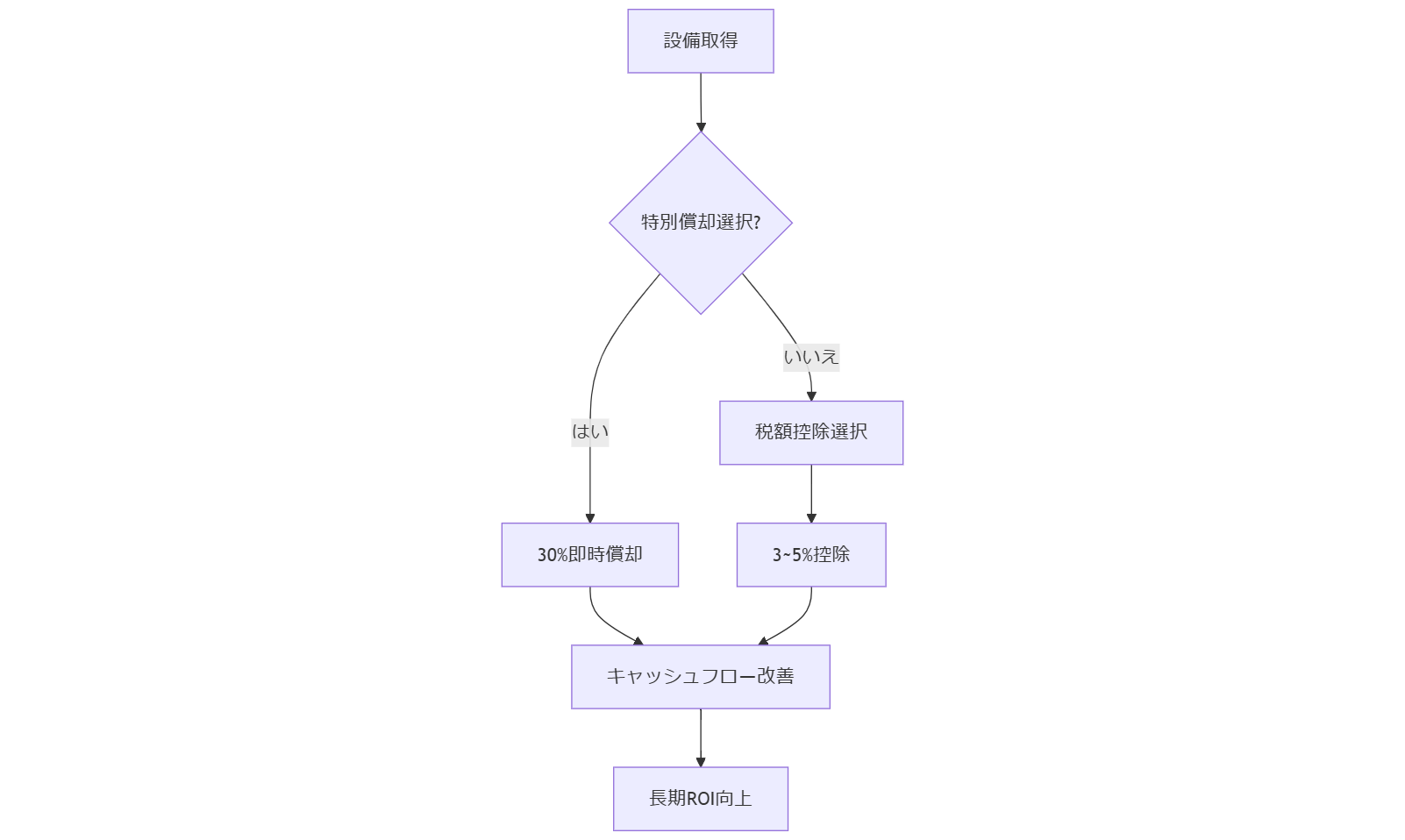

財務・税務インパクト

AI監視システム導入は、**DX投資促進税制**の特別償却または税額控除の対象となり、初期投資額の30%特別償却または3%~5%の税額控除が適用可能です【出典:経済産業省『DX(デジタルトランスフォーメーション)投資促進税制』】。

同制度は令和7年3月31日までに対象資産を取得・事業用に供する必要があり、青色申告法人であれば資本金規模を問わず適用できます【出典:経済産業省『DX投資促進税制QA』】。

また、**中小企業投資促進税制**においては、認定IT導入支援事業者経由で導入した認証済製品の取得価額の一定割合(10~20%)を税額控除できます【出典:中小企業庁『中小企業税制パンフレット』】。

初期コストと減価償却の最適化

特別償却を選択した場合、取得価額の30%を即時償却できるため、初年度のキャッシュフロー改善に寄与します【出典:経済産業省『DX投資促進税制』】。

税額控除を選ぶ場合は、法人税額の20%を上限に3%または5%が控除され、設備投資額の一部を直接節税できます【出典:経済産業省『令和7年度税制改正見直し事項』】。

運用コストと長期的ROI

運用フェーズでは、クラウド利用料やAIモデル再学習コストが発生しますが、サイバー事故対応コスト削減効果(平均▲80%想定)がROIを高めます【想定】。

さらに、研究開発税制の拡充により、AIモデル開発やシステム改善のための投資は、研究開発税制の10%控除対象にもなり得ます【出典:経済産業省『サイバーセキュリティ産業振興戦略』】。

初期投資の選択肢(特別償却 vs 税額控除)を比較し、キャッシュフローへの影響と長期ROIを簡潔なグラフで示してください。

税制措置の適用期限や要件を見落とすと適用漏れが発生します。取得前に認定手続きと申請書類を確実に準備してください。

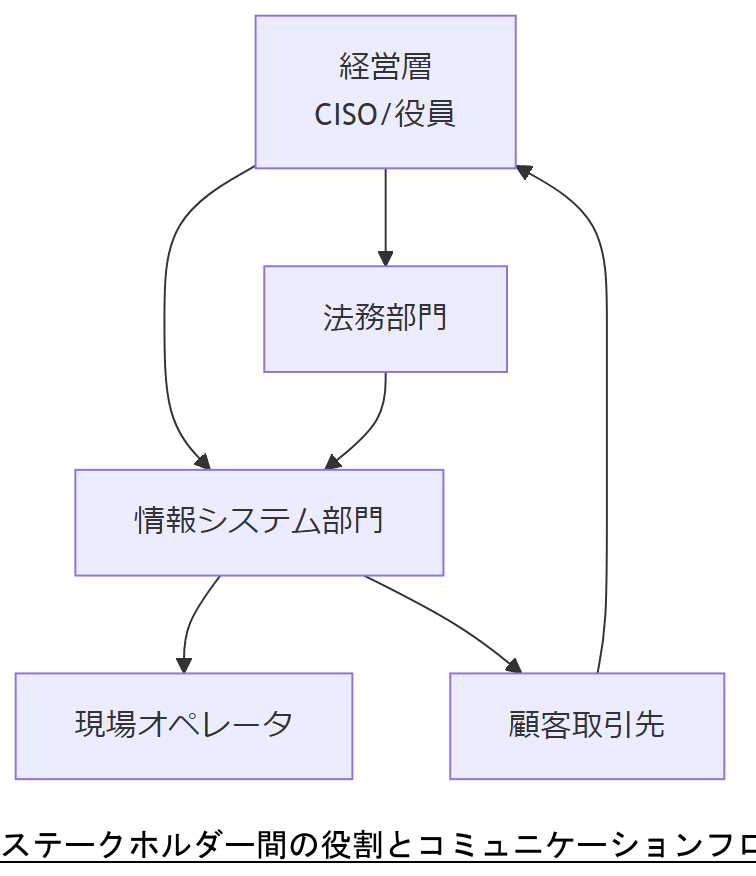

ステークホルダーと注意点

AI監視システム導入には、経営層、情報システム部門、法務部門、現場オペレータ、顧客、取引先など多様なステークホルダーが関与します【出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver 3.0』】。

経営層(CISO・役員)

- **責任と方針策定**:経営戦略との整合性を図り、サイバーセキュリティを投資対効果視点で判断する必要があります【出典:内閣サイバーセキュリティセンター『統一基準群』】。

- **リソース確保**:予算・人材配置を決定し、施策の実効性を担保する役割を担います【出典:サイバーインフラ事業者ガイドライン(案)】。

情報システム部門

- **実装・運用管理**:システム設定やログ管理、モデル更新手順の維持・管理を行います【出典:政府機関等対策基準ガイドライン】。

- **インシデント対応**:アラート発生時の初動調査およびエスカレーション先への連絡体制を整備します【出典:内閣府『事業継続ガイドライン』】。

法務部門

- **法令遵守チェック**:個人情報保護法や各種通知義務の確認、契約条項への反映を実施します【出典:個人情報保護委員会ガイドライン通則編】。

- **リスク通知**:インシデント発生時の報告書作成や社内外への通知手続きを統括します【出典:個人情報保護法令和2年改正】。

現場オペレータ

- **日常運用**:SOARチケットのトリアージ判断と対応アクションを実行します【出典:経済産業省『AI事業者ガイドライン』】。

- **ログレビュー**:異常パターン検知結果の解釈と、必要に応じた手動分析を担当します【出典:経済産業省『AI事業者ガイドライン(第1.1版)』】。

顧客・取引先

- **信頼確保**:導入企業がセキュリティ体制をアピールし、取引継続の安心感を提供します【出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』】。

- **情報共有**:定期的なセキュリティレポートや監査結果の共有により、透明性を担保します【出典:NISC統一基準群】。

各部門の役割と対応フローを図示し、特に法務部門と現場オペレータ間の連携ポイントを明確化してください。

ステークホルダーごとの優先事項が異なるため、定期的な調整会議で懸念点をすり合わせ、誤解による対応遅延を防止しましょう。

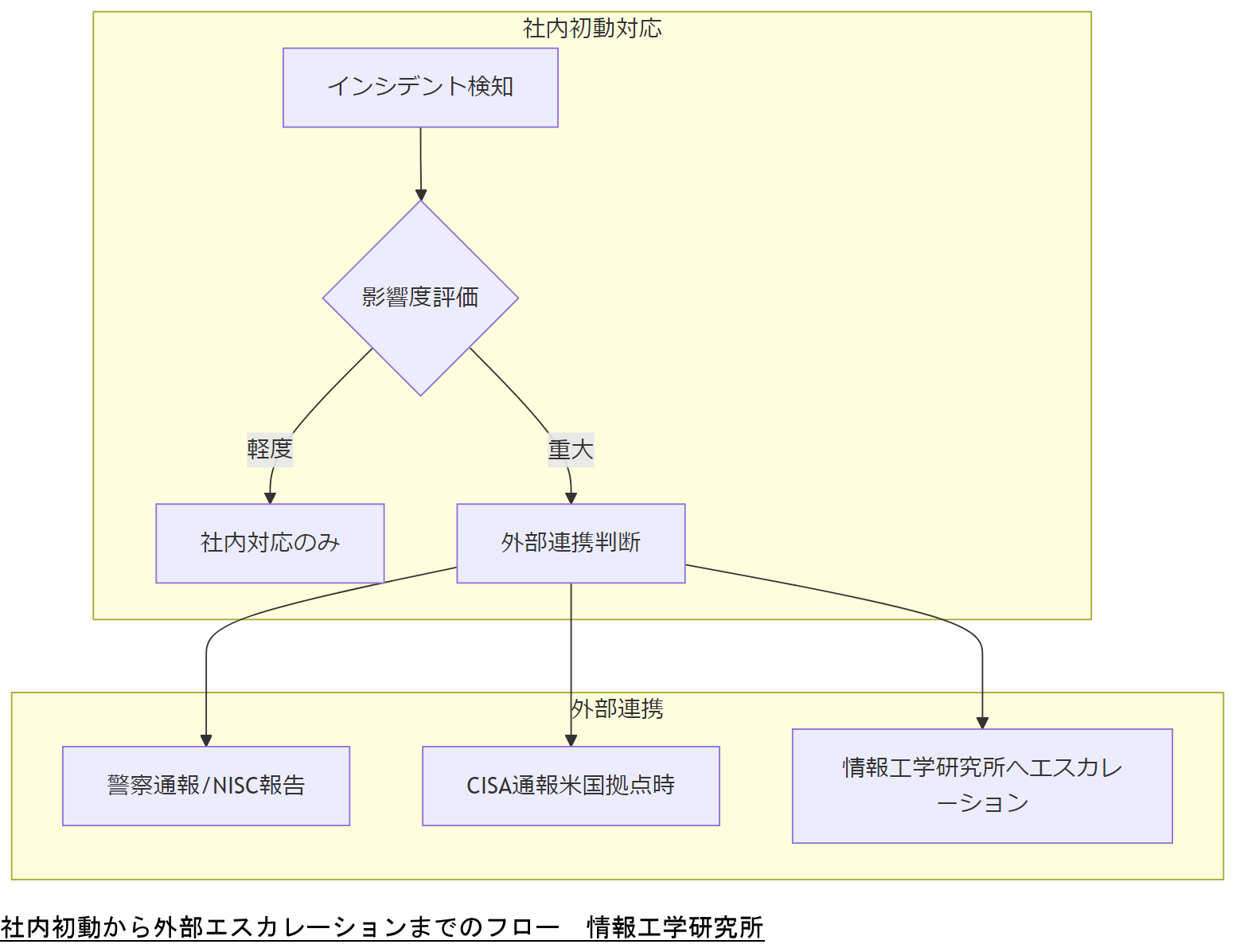

外部専門家へのエスカレーション

重大サイバー事案発生時には社内対応限界を超えるケースが想定されるため、**弊社(情報工学研究所)へのエスカレーション**を即座に行う体制が重要です。情報工学研究所は政府機関とも連携実績があり、法執行機関/関係省庁との橋渡しも含めたワンストップ支援が可能です。出典:警察庁『サイバー警察局』

警察への通報・相談窓口

都道府県警察のサイバー犯罪相談窓口はオンライン受付も整備されており、ランサムウェア被害など重大事案の初動支援が受けられます。最寄りの窓口や通報手順は警察庁ウェブサイトで確認可能です。出典:警察庁『サイバー事案に関する相談窓口』

内閣サイバーセキュリティセンター(NISC)連絡

重要インフラ事業者は、所管省庁を通じてNISCへ報告を行い、政府主導の対応支援を要請できます。第四次行動計画では、被害届以前の情報共有として事前通報を推奨しています。出典:内閣サイバーセキュリティセンター『サイバー空間をめぐる脅威の情勢』令和6年

CISA など米国政府機関との連携

米国に業務拠点を持つ場合、CISA へも事前登録の上でインシデント通報が可能です。NCIRP(National Cyber Incident Response Plan)に基づき、緊急時の連携手順を日本からでも利用できます。出典:CISA『NCIRP』

情報工学研究所へのお問い合わせ

弊社へのご相談は本ページ下段のお問い合わせフォームよりご連絡ください。エスカレーション時には「事案概要」「影響範囲」「取得ログ情報」をご提示いただくと、迅速な支援が可能です。

エスカレーション基準(影響度/拡大リスク)を具体的に定め、警察・NISC・弊社いずれへいつ連絡するかをフローチャートで示してください。

外部連携先の連絡先や通報ルールが古いと、緊急時に速やかなエスカレーションができません。半年ごとに確認・更新を運用ルールとして組み込みましょう。

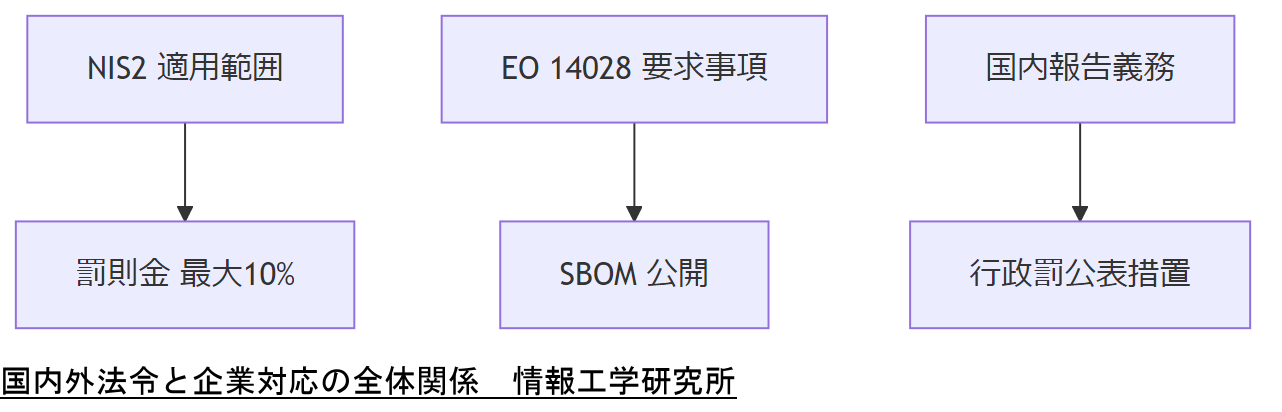

法令・政府方針が企業活動を左右する理由

サイバーセキュリティ施策は、国内外の法令・政府方針の変化によって企業のリスク許容度や投資優先順位が大きく影響を受けます。特に欧州の NIS2 指令では、重要インフラ事業者に対する罰則強化や報告義務の厳格化が定められ、違反時の制裁金は売上高の最大10%に達します。欧州域内で事業を展開する企業は、2024年10月17日までに国内法への実装が求められています。出典:EUR-Lex『Directive (EU) 2022/2555 (NIS2)』 2022年

米国では、ホワイトハウスのサイバーセキュリティ強化大統領令(EO 14028)により、サプライチェーン全体のソフトウェア開発プロセスへのセキュリティ統合が義務化されました。連邦機関に製品を納入するベンダーは、SBOM(Software Bill of Materials)公開や脆弱性報告手順の整備を行う必要があります。出典:White House『Executive Order 14028』 2021年

日本国内では、サイバーセキュリティ基本法や改正個人情報保護法が定める報告義務に違反すると、企業は個人情報保護委員会から命令や公表措置を受け、行政罰の対象となります。これによりブランド毀損や顧客離反リスクが顕在化し、事業継続の根幹を揺るがす可能性があります。出典:個人情報保護委員会『令和2年改正個人情報保護法特集』

NIS2・EO 14028・改正個人情報保護法の適用要件と罰則を比較表で示し、自社ビジネスへの影響範囲を明確化してください。

国内外で異なる報告期限や対象範囲を混同しないよう、各法令の要件を整理し、運用手順書へ具体的に落とし込んでください。

おまけの章:重要キーワード・関連キーワードマトリクス

_キーワードマトリクス_| キーワード | 説明 | 関連法令・指針 |

|---|---|---|

| SBOM | ソフトウェア構成部品表。サプライチェーンリスク管理に必須 | EO 14028 |

| NIS2 | EU のサイバー強靱性指令第2弾。重要インフラ対象 | Directive (EU) 2022/2555 |

| Executive Order 14028 | 米政府のサプライチェーンセキュリティ強化令 | White House EO 14028 |

| 個人情報保護法 | 日本の個人情報保護規制。漏えい時の報告義務あり | 改正個人情報保護法(令和2年) |

| DX投資促進税制 | サイバーセキュリティ投資の税制優遇 | 経済産業省ガイドライン |