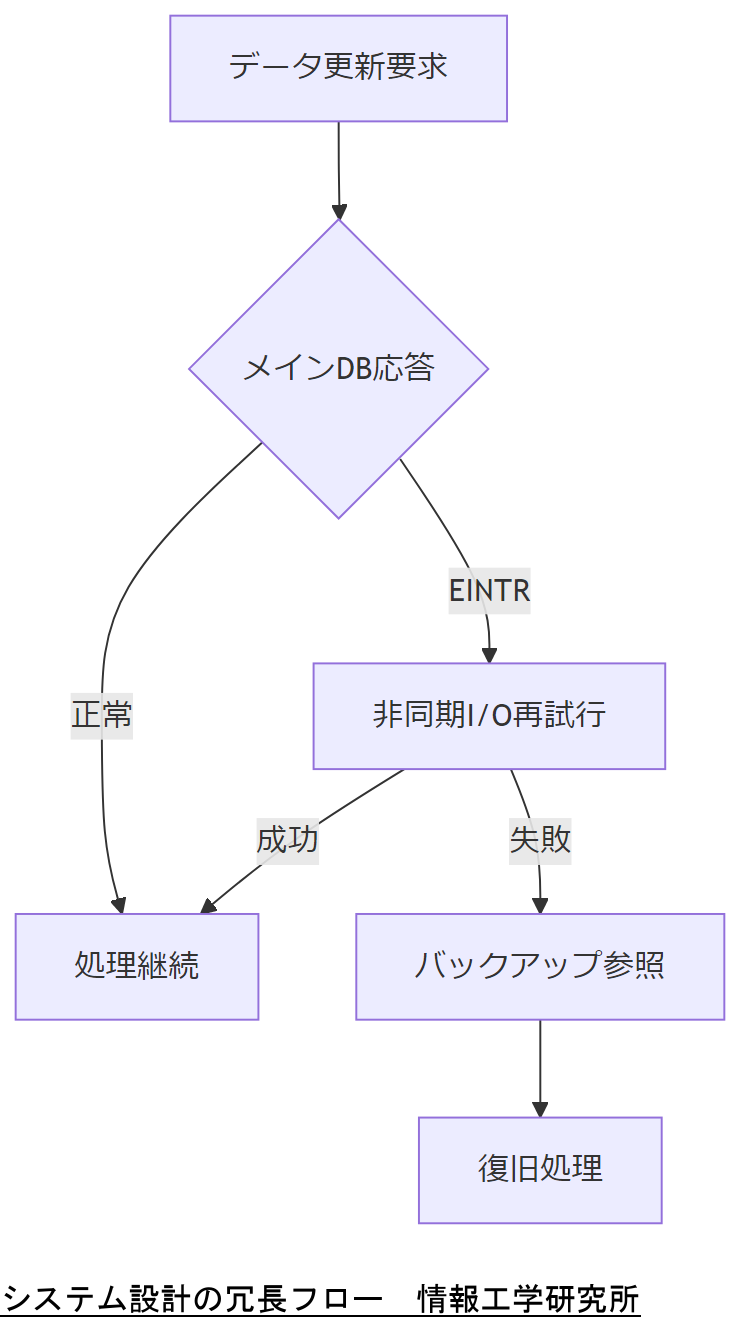

Linux EINTR (4) を見分けて、割り込み元を特定する

EINTR は「システムコールがシグナルで中断された」合図です。まずは “どのプロセスが・どのシグナルで・どの呼び出しを” 中断されたかだけ押さえ、最小変更で収束できるか判断します。

30秒で争点を絞る

「誰のプロセスで起きているか」「どの呼び出しが中断されたか」を先に固定すると、修正が最小になります。

# まずは対象プロセスの当たりを付ける ps -eo pid,ppid,user,comm,args --sort=pid | head -n 30 # 直近ログで「中断」っぽい前後を拾う(EINTR を直接出さない場合もある) journalctl -n 200 --no-pager | egrep -n 'EINTR|interrupted|signal|terminated|killed' || true # PID が分かる場合:シグナル関連の状態(受信・ブロックの傾向だけ見る) PID=1234 cat /proc/$PID/status | egrep 'Name|Pid|PPid|Uid|Sig|State' # どの呼び出しが中断されるかを短時間だけ観察(本番は負荷と監査に配慮) sudo strace -tt -f -p $PID -e trace=read,write,accept,connect,poll,select,epoll_wait,nanosleep

争点別:今後の選択や行動

EINTR 自体は「原因」ではなく「割り込みの結果」です。割り込み元の候補を狭めると、やるべき対処が短くなります。

例1:accept/poll/epoll_wait が中断される(ネットワーク待ちが途切れる)

PID=1234 # 受けたシグナルの種類を観察(どれが飛んでいるかだけ先に固定) sudo strace -tt -p $PID -e signal=all # そのプロセスの接続状態も併せて見る(切断や再接続が絡むか) ss -tpna | head -n 60 # 断続的なら、再現タイミング(ジョブ・監視・再起動)を疑う systemctl list-timers --all | head -n 50

例2:定期的に起きる(タイマ系・監視がシグナルを投げている)

# 定期実行の候補を洗う(systemd timer / cron) systemctl list-timers --all | head -n 80 crontab -l 2>/dev/null || true sudo ls -la /etc/cron.* 2>/dev/null || true # どのシグナルが飛んでいるかを観察(SIGALRM 等が見えたらタイマ起点が濃い) PID=1234 sudo strace -tt -p $PID -e signal=all

例3:デーモン運用で起きる(SIGHUP/SIGTERM が絡む:再起動・ログローテ)

UNIT=myservice # サービス側イベント(停止・再起動・reload)を時系列で見る journalctl -u $UNIT --since "1 hour ago" --no-pager | tail -n 200 # Reload/Stop の定義(ExecReload/Restart 設定)が割り込みを作っていないか systemctl cat $UNIT systemctl show $UNIT -p Restart -p KillSignal -p TimeoutStopUSec -p ExecReload --no-pager

例4:アプリ側の扱いが原因(EINTR をリトライせず失敗扱いにしている)

# 自前実装がある場合:EINTR/interrupt/signal の扱いを検索 # 例:ソースや設定が置かれているディレクトリで実施 grep -RIn "EINTR" . 2>/dev/null | head -n 50 grep -RIn "signal" . 2>/dev/null | head -n 50 # 仕様確認(扱いは呼び出し種類で違うことがある) man 7 signal man 2 read man 2 accept

直す前に:影響範囲を1分で確認(やり過ぎ防止)

「いま触ると広がる条件」を先に潰すと、最小変更が守れます。共有や本番なら、観察と記録の優先度が上がります。

# 対象がサービスなら、依存関係と再起動方針を確認(勝手に再起動していないか) UNIT=myservice systemctl status $UNIT --no-pager systemctl show $UNIT -p Requires -p Wants -p PartOf -p After -p Restart --no-pager # 共有/NFS/コンテナ境界の有無(ここが絡むと一気に難しくなる) mount | egrep 'nfs|cifs|fuse|overlay' || true # 変更前に「戻せる単位」を作る(設定を丸ごと触る前に退避の当たりを付ける) sudo ls -la /etc 2>/dev/null | head -n 50

失敗するとどうなる?(やりがちなミスと起こり得る結果)

- 権限を広げすぎる → 情報漏えい/改ざん

- 所有者を変えすぎる → 二次障害(停止・エラー連鎖)

- ACL/保護設定を無造作に外す → 監査指摘/再発/追跡不能

- 共有/NFS/コンテナ境界の見落とし → 復旧長期化

迷ったら:無料で相談できます

・どのシグナルが飛んでいるか特定できない。

・systemd/cron/timer/logrotate のどれが割り込み元か迷ったら。

・本番環境で strace を付けてよいか判断できない。

・SIGTERM/SIGHUP を止める/受ける設計変更が必要か迷ったら。

・アプリ側のリトライ実装に踏み込むべきか診断ができない。

・監査・証跡が必要で、変更履歴の残し方に迷ったら。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

早めに状況を整理すると、情報工学研究所へ無料相談で「最小変更の落とし所」が見えやすくなります。

詳しい説明と対策は以下本文へ。

もくじ

- 第1章:深夜の `read()` が突然 -1——「再現しないのに落ちる」現場のモヤモヤ

- 第2章:EINTR(4) とは何か——「エラー」ではなく“シグナルで割り込まれた”という事実

- 第3章:なぜ今も起きる?——タイマー、子プロセス、端末、監視、そしてSRE運用の副作用

- 第4章:まずは観測から——strace / perf / audit で「割り込み」をログに残す

- 第5章:再現性を作る伏線——SIGALRM・SIGCHLD・SIGINT で“狙って”EINTRを起こす

- 第6章:見落としがちな落とし穴——EINTRを「致命」にする典型パターン(I/O、accept、poll、wait)

- 第7章:対処の基本形——再試行ループ、SA_RESTART、そして「どこで再試行してはいけないか」

- 第8章:設計で潰す——タイムアウト戦略、I/Oモデル、キャンセル可能性を前提にした境界づくり

- 第9章:運用で再発を防ぐ——ログ粒度、アラート条件、障害報告の“説明可能性”を上げる

- 第10章:帰結——EINTRは敵ではなく「割り込みに耐える設計」をチェックするリトマス試験紙

【注意】 本記事は一般的な技術情報の整理であり、実環境の障害対応は状況(カーネル/ライブラリ/設定/負荷/運用制約)で結論が変わります。判断に迷う場合や影響が大きい場合は、株式会社情報工学研究所のような専門事業者へ相談してください。

第1章:深夜の `read()` が突然 -1——「再現しないのに落ちる」現場のモヤモヤ

ログに残るのは、ただの一行――Interrupted system call。あるいは errno=4(EINTR)。それだけなのに、現場の体感はもっと重いはずです。「昨日まで動いていたのに」「負荷が高いわけでもないのに」「テスト環境で再現しないのに」──この手の不規則さは、説明コストも心理コストも高いからです。

特にレガシーなシステムでは、I/Oの戻り値を“想定外”として扱っている箇所が残りがちです。たとえば、ブロッキングI/Oが -1 を返すのは「致命」だ、という古い前提のまま実装されていると、EINTRは実害になります。ここで必要なのは、パニックではなくノイズカットとダメージコントロールです。つまり「割り込みが起きる前提」で、検出し、切り分け、影響を最小化する設計と運用に落とすことです。

現場で起きるEINTRの“見え方”

EINTRは、システムコールが完了する前にシグナルを受け、処理が中断されたことを意味します。典型的には、次のような場面で「突然」起きます。

ソケット待ち(

accept()/recv())が中断されるファイルI/O(

read()/write())が中断される多重化待ち(

select()/poll()/epoll_wait())が中断される子プロセス待ち(

wait()/waitpid())が中断される

ここで厄介なのは、“割り込み”は外部要因に見えることです。プロセス自身がタイマーを使っていたり、別スレッドがシグナルハンドラを仕込んでいたり、監視の都合で親プロセスからシグナルが飛んできたりします。コードを追っても「自分が送っていない」ように見えてしまい、議論が過熱しやすい領域です。

「説明が難しい」の正体:再現性ではなく観測性の問題

多くのチームで起きるのは、「原因究明が難しい」というより「観測が足りない」状態です。EINTR自体は仕様の範囲内ですが、どのシグナルが、どのシステムコールを、どのタイミングで割り込んだかが見えないと、対策が“勘”になります。

まずは、現場の説明資料として最低限そろえるべき情報を決めましょう。次の表は、障害対応で揉めやすいポイントを“場を整える”ためのチェックです。

| 観測したいもの | 例 | 目的 |

|---|---|---|

| どのシステムコールで起きたか | read/accept/epoll_wait/waitpid | 再試行の可否と実装箇所を絞る |

| どのシグナルか | SIGCHLD/SIGALRM/SIGTERM など | 送信元(自分/親/監視/端末)を推定する |

| 頻度と時刻帯 | 夜間・ローテ中・バッチ時間 | 運用イベント(監視/ローテ/ジョブ)との相関を見る |

| ハンドラ設定 | SA_RESTART の有無 | 自動再開される/されないの境界を把握する |

本記事のゴール:EINTRを“運用のブレーキ”にしない

このブログの狙いは、EINTRを「不気味な偶発エラー」から「扱える仕様」へ落とし込むことです。具体的には、

検出:EINTRが起きた事実をログで説明できる

診断:どのシグナル/どの箇所かを切り分けられる

対処:安全に再試行する/しないを判断できる

再発防止:運用・設計で“割り込み耐性”を上げる

この流れができると、障害対応のたびに議論が過熱してチームの速度が落ちる、という事態に歯止めがかかります。

第2章:EINTR(4) とは何か——「エラー」ではなく“シグナルで割り込まれた”という事実

EINTR(errno=4)は、Linuxで「システムコールがシグナルにより中断された」ことを表す代表的なエラーです。ポイントは、EINTRが示すのは“失敗原因の多様さ”ではなく、「割り込みが起きた」という単純な事実だという点です。だからこそ、対処方針は「再実行してよいか」「どこで再実行すべきか」に集約されます。

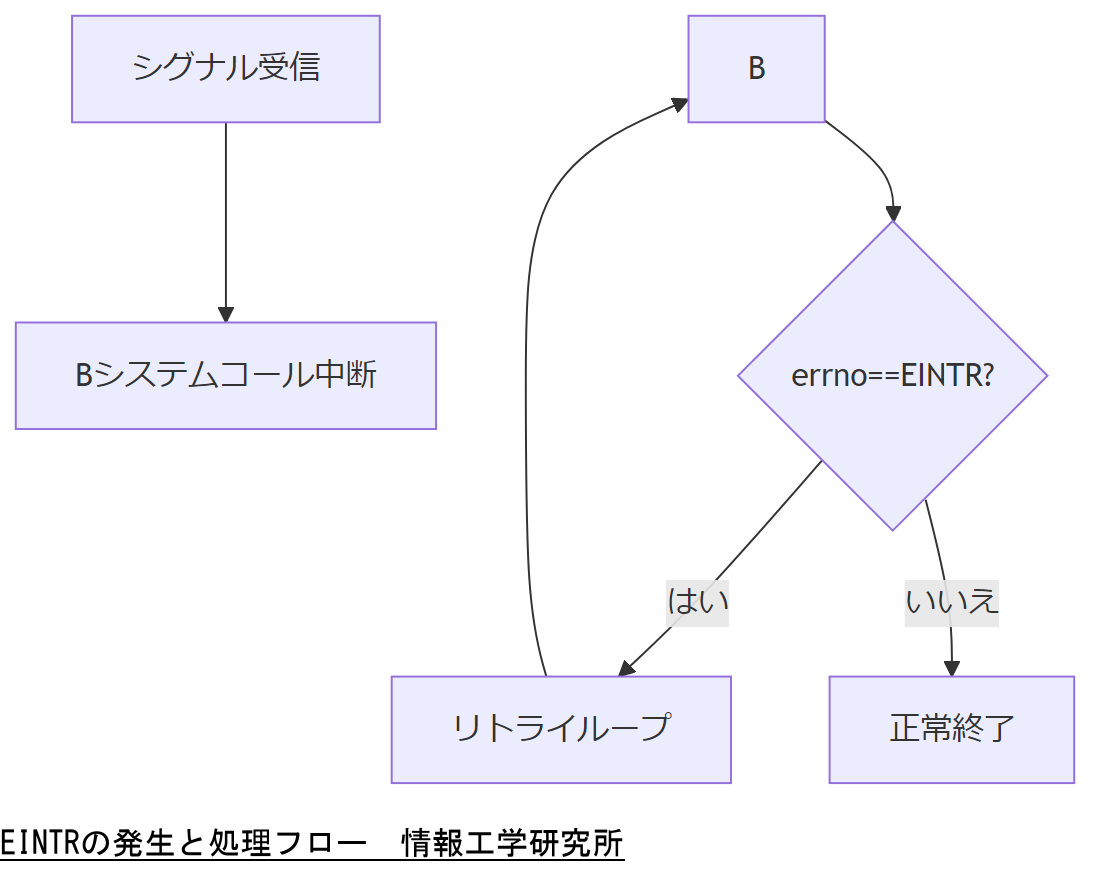

POSIXとLinuxの基本:シグナルが割り込むと何が起きる?

ブロッキング中のシステムコールは、シグナルを受けると中断され、-1 が返り、errnoにEINTRがセットされることがあります。ここで重要なのは、“必ずEINTRになる”わけではないことです。シグナルハンドラの設定(特に SA_RESTART)や、対象システムコールの種類によっては、自動的に再開され、呼び出し側がEINTRを見ないケースもあります。

この差が、現場で「ある時だけ起きる」「ある環境だけ起きる」という見え方を生みます。つまりEINTRは、アプリの実装だけでなく、ライブラリや設定、運用の“周辺条件”によって顔を出したり隠れたりします。

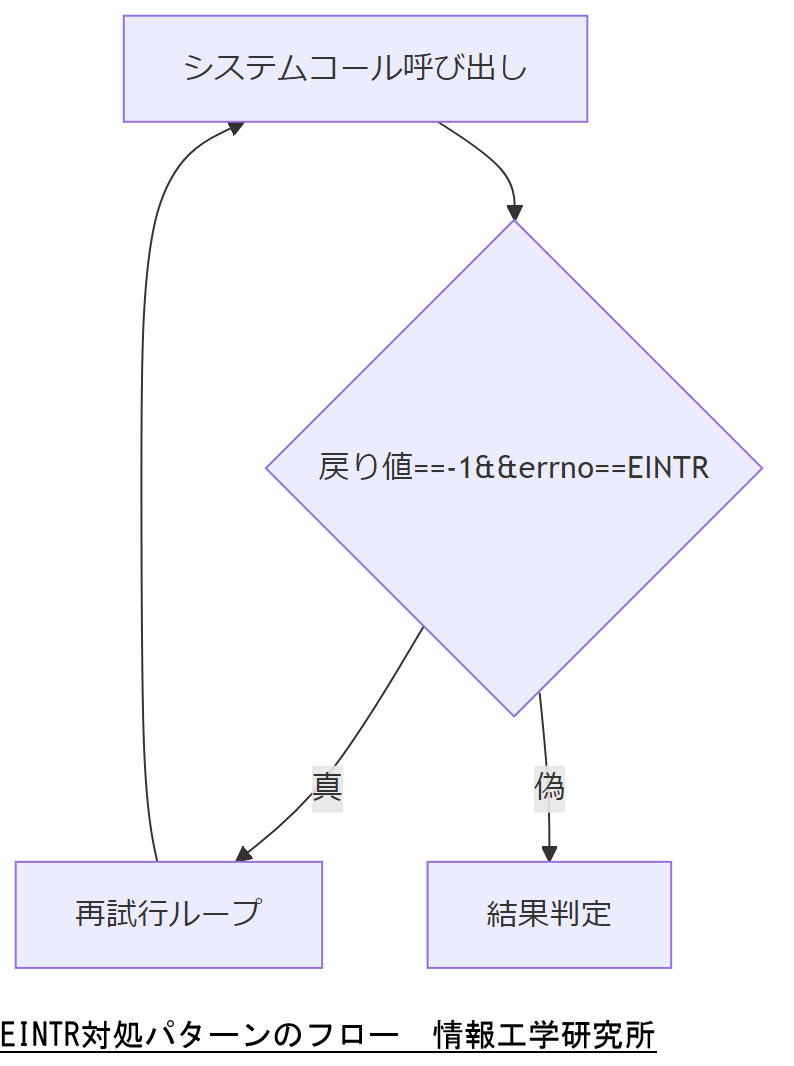

「再試行で片付く」ものと「再試行が危険」なもの

エンジニアがまず押さえるべきは、EINTRを見たときの基本姿勢です。多くの待ち系(accept、poll、epoll_waitなど)は、EINTRなら再試行してよい場面が多い一方で、I/Oは「部分完了」や「副作用」を伴う可能性があります。

| 分類 | 例 | EINTR時の基本 |

|---|---|---|

| 待ち(副作用が小さい) | accept / poll / epoll_wait | 原則リトライ(ただし終了要求と区別) |

| I/O(副作用があり得る) | read / write | 戻り値と意味を確認し、安易に二重実行しない |

| 待ち+意味が重要 | wait / waitpid | 子プロセス状態との整合を意識して扱う |

「じゃあ全部リトライすればいいじゃん」と言いたくなるのですが、ここでやってはいけないのは、終了要求(SIGTERMなど)まで無視して永久リトライに入ることです。EINTR対策は、障害の抑え込みであって、プロセスの生存を最優先する話ではありません。“落ちるべきときに落ちる”制御(シャットダウンやキャンセル)もセットで設計する必要があります。

最小の実装原則:EINTRを“仕様として扱う”

実装側で最低限やるべきことは、次の2点です。

EINTRを“想定外の失敗”として扱わない(例:即fatalログで終了しない)

「リトライするなら、どこで、どの条件で止めるか」を明文化する

ここまでができると、EINTRは「不具合」ではなく、「割り込みの存在を示す観測点」になります。次章からは、その割り込みがどこから来るのかを、運用現実と結びつけて整理します。

第3章:なぜ今も起きる?——タイマー、子プロセス、端末、監視、そしてSRE運用の副作用

現代のLinux運用では、プロセスが“静かに放置される”ことはほぼありません。監視、デプロイ、ログローテーション、ジョブ制御、コンテナのライフサイクル――これらは利便性と安全性を上げる一方で、シグナルという形でアプリに介入します。その介入がブロッキングI/Oと重なった瞬間に、EINTRが見えるのは自然な結果です。

よくあるシグナルの発生源(現場で説明しやすい順)

まずは「どのシグナルが、どんな運用イベントと結びつきやすいか」を押さえると、関係者の認識が揃い、議論の温度を下げやすくなります。

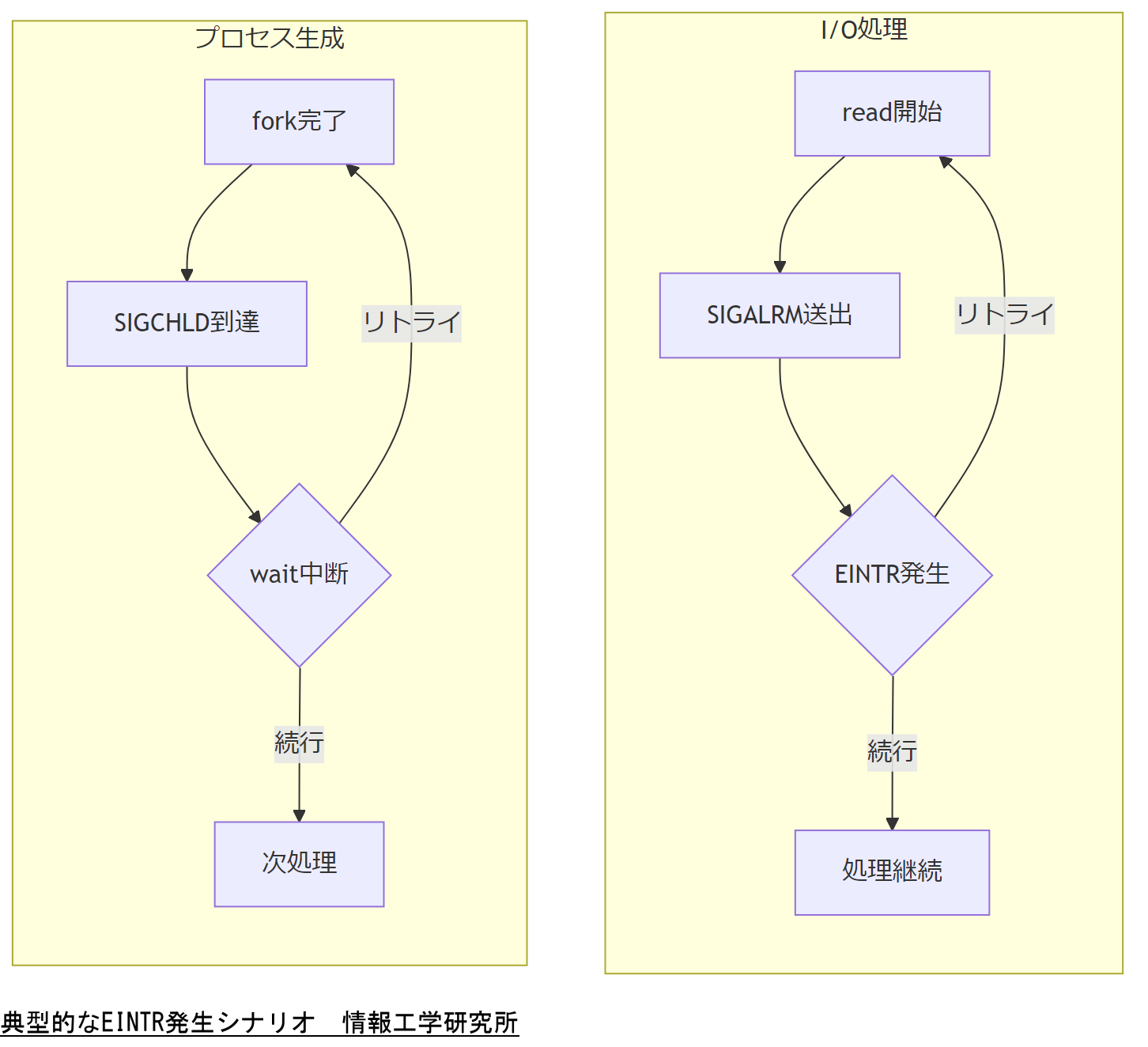

SIGCHLD:子プロセスの終了/停止。外部コマンドを叩く実装、ワーカー起動、バッチ連携があると頻出。

SIGALRM:タイマー。古い実装や一部ライブラリで、タイムアウト実装として使われることがある。

SIGTERM:終了要求。systemd、Kubernetes、デプロイ、スケールイン、手動停止など、運用上もっとも重要。

SIGINT:端末からの割り込み(Ctrl+C)。運用手順や手動オペの場面で発生。

SIGHUP:設定再読み込みや端末切断。デーモンの再読み込み設計やTTY要因で出る。

ここでのポイントは、EINTRの犯人探しを“個人の責任”に寄せないことです。多くの場合、原因は仕組みの相互作用で、誰かのミスではありません。だからこそ、対策は「誰が悪いか」ではなく、「どの境界で割り込みを扱うか」という堤防を築く話になります。

レガシーが抱えやすい構造:割り込みとI/Oが混ざる境界

既存システムが簡単に止められない現場では、次のような構造が残っていることがあります。

シグナルハンドラの中で状態を更新し、メインループがそれを見て分岐する

外部コマンド実行(fork/exec)とI/O待ちが同一スレッドに混在している

タイムアウト実装がSIGALRM依存で、I/O待ちと衝突する

終了シーケンスが曖昧で、SIGTERMを受けても“どこで止めるか”が決まっていない

これらは「当時の合理性」があって作られたことが多く、単純に良し悪しで片づけられません。ただ、運用が高度化した今、割り込みが増える環境に置かれると、EINTRが“露出”してきます。言い換えると、EINTRは仕様外ではなく、環境変化のサインになり得ます。

“現場の本音”を否定しない:運用が増えるのはつらい

「また新しい観測?」「また例外処理?」「どうせ運用が増えるだけでは?」――そう思うのは自然です。EINTR対策で大事なのは、対策を増やすこと自体が目的化しないことです。EINTRをきっかけに、障害対応が長引く、説明が難しい、復旧判断が遅れる、という状況をクールダウンさせるのが本筋です。

次章では、ここまでの“なぜ起きる”を「どう観測して診断するか」に落とします。勘と経験に寄らず、再現性がなくても前に進める手順を整理します。

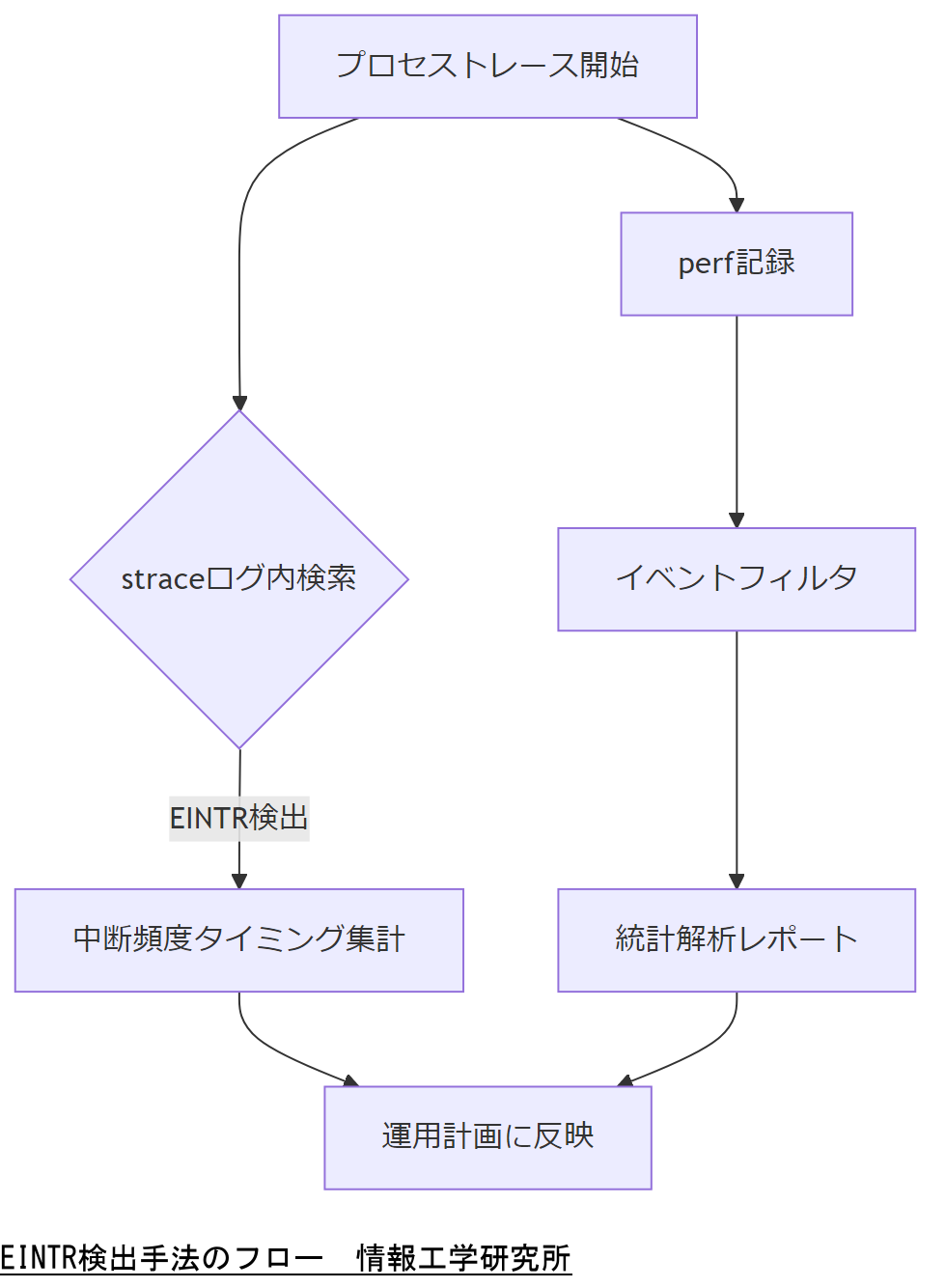

第4章:まずは観測から——strace / perf / audit で「割り込み」をログに残す

EINTR対策で最初にやるべきは、実装の修正よりも観測の整備です。なぜなら、EINTRは「起きること自体」が問題なのではなく、起きたときに説明できないことが問題になりやすいからです。現場で揉めるのは、対策の正しさより「誰が何を見て判断したのか」が共有できない時です。まず“場を整える”ために、EINTRが見えた瞬間に残す情報を決めます。

最低限のログ要件:EINTRを「現象」から「手掛かり」に変える

アプリのログに残すべき最小セットは、次の4点です。これが揃うと、原因追及が責任論に傾きにくくなり、対処の議論に集中できます。

どの操作で(read/accept/epoll_wait/waitpid など)

どのFD/対象で(ソケット/ファイル/子プロセスIDなど)

どのタイミングで(時刻、スレッド/リクエストID、直前のイベント)

どう扱ったか(リトライした/終了に寄せた/別エラー扱いにした)

「シグナル番号まで必須?」と思うかもしれませんが、運用の切り分けでは非常に効きます。SIGCHLDなら子プロセス連携、SIGTERMならデプロイや停止、SIGALRMならタイムアウト実装――といった具合に、関係者の持ち場(アプリ/基盤/運用)に自然に割り振れます。

strace:最短で“割り込みの瞬間”を押さえる

ユーザー空間の観測で最も手軽なのが strace です。EINTRが起きたシステムコールと、戻り値、errnoが見えます。さらに、シグナル受信(--- SIGxxx ---)が出るため、「どのシグナルが割り込ませたか」まで辿れます。

ここで重要なのは、straceを“常時”回すことではなく、障害時に最短で取れる形を準備することです。たとえば運用手順として、プロセスIDの特定→限定時間だけアタッチ→ログ保全、という形にしておけば、運用負荷を増やしません。目的は、障害対応を収束させる材料を素早く揃えることです。

perf/audit:原因が「シグナルの送信元」側にあるとき

アプリがEINTRを受けたとしても、シグナルを送った側が別プロセス(監視、親プロセス、ジョブ制御)であることは珍しくありません。その場合、アプリ内ログだけでは“外”が見えません。ここで候補になるのが、監査ログ(audit)や、プロセス周りのイベント追跡です。

運用上は、次のような整理が役立ちます。

| 観測手段 | 強み | 向いている状況 |

|---|---|---|

| アプリログ | 実装の意図と紐づく | EINTRの扱い(リトライ/終了)を説明したい |

| strace | システムコールとシグナルが見える | どの呼び出しが割り込まれたかを即断したい |

| audit/運用ログ | 送信元や運用イベントの痕跡が残る | 外部要因(停止/再起動/監視)との相関を取りたい |

観測の落とし穴:ログの出し方で“二次障害”を作らない

観測を増やすときに注意したいのは、ログの過剰出力でディスクI/OやCPUを押し上げ、別の障害の引き金になることです。EINTRの診断は、広く薄くではなく、必要な時に必要な粒度でが基本です。常時フルトレースではなく、一定条件(連続発生、特定の重要操作、SLAに影響する経路)でのみ詳細を出す設計が現実的です。

ここまでで「観測の準備」が整いました。次は、再現性がなくても前へ進めるために、あえて“狙って”EINTRを起こす方法を整理します。

第5章:再現性を作る伏線——SIGALRM・SIGCHLD・SIGINT で“狙って”EINTRを起こす

「本番だけで起きる」「テストでは再現しない」――この状況が長引くと、対策の議論が空転しやすくなります。ここでやりたいのは、原因を断定することではなく、EINTRを扱うコード経路が正しいかを検証できる状態を作ることです。つまり、EINTRを“再現する”のではなく、EINTRを受けたときの振る舞いを“検証する”ことに焦点を移します。

狙い:EINTRを“起こす”のではなく“受け止め方”をテストする

重要なのは、EINTRが起きる条件を完全に模倣することではありません。EINTRが返るシステムコールを用意し、そこにシグナルを当てて割り込みを発生させ、アプリが

リトライすべきところでリトライする

終了すべきところで終了に寄せる

ログが必要十分に残る

という“設計どおり”の動きをするかを確認します。これができれば、再現性問題は被害最小化できます。

代表的なシグナルとテストの狙い

実運用で出やすいシグナルを、テスト観点に落とすと整理しやすくなります。

| シグナル | 現場の発生源 | テストで確認したいこと |

|---|---|---|

| SIGTERM | 停止、デプロイ、スケールイン | 終了要求時に無限リトライしない/安全に停止する |

| SIGCHLD | 子プロセス終了 | wait系がEINTRでも整合が崩れない |

| SIGALRM | タイムアウト実装(古い設計で多い) | I/O中断時の再試行方針が妥当か |

| SIGINT | 手動オペ(Ctrl+C) | オペ中断時に状態が中途半端に残らない |

“危ない再現”を避ける:本番同様の負荷をかけない

テストでありがちなのが、再現を急ぐあまり、本番同様の負荷やデータを使ってしまい、テスト環境を壊すことです。EINTRは“環境の相互作用”なので、負荷で無理に引き出すより、シグナルで割り込みを作った方が安全です。ここは無理をせず、軟着陸できる手順で検証しましょう。

“この検証が通れば安心”のラインを決める

現場で腹落ちさせるには、「何ができればOKか」を明文化するのが効果的です。たとえば次のような受け入れ条件です。

重要な待ち(accept/epoll_wait)がEINTRでも継続し、CPUスピンしない

停止シグナル(SIGTERM)時は一定時間で終了に寄せ、ログに理由が残る

同一事象が連続した場合にログが増えすぎない(レート制限等)

ここまでが“伏線”です。次章では、その伏線が実際のコードで破綻しやすい典型パターンを整理します。ここを押さえると、EINTRが「たまに起きる面倒」から「直せる設計問題」に変わります。

第6章:見落としがちな落とし穴——EINTRを「致命」にする典型パターン(I/O、accept、poll、wait)

EINTRそのものは仕様の範囲内ですが、実装の癖によって「致命」になります。多くの障害は、EINTRが返った瞬間ではなく、その後の処理――つまり“扱い方”で拡大します。ここでは、現場で起きやすい典型パターンを整理し、どういう判断で抑え込みできるかを明確にします。

パターン1:EINTRを「例外=致命」として即終了してしまう

古いコードや短期で書かれたユーティリティでは、-1 =失敗、即終了、という単純化が残りがちです。EINTRは「一時中断」なので、待ち系ではリトライで済む可能性が高いのに、即終了してしまうと、監視が再起動→また割り込み→再起動…と、運用全体が不安定化します。結果として、EINTRが“障害の引き金”に見えてしまいます。

パターン2:無限リトライでCPUスピンする(終了要求を無視)

逆に、EINTRなら無条件リトライ、を素朴に入れると、停止要求(SIGTERM)が来ても止まらない設計になりがちです。特に、シグナル受信が頻発している状況(子プロセスの終了が連続、監視が介入)では、I/O待ちが成立せず、短いループでEINTR→即リトライが回り、CPUを消費します。これは障害時のダメージコントロールとして最悪の展開です。

パターン3:I/Oの意味を無視して“二重実行”してしまう

read/writeは、EINTR以前に一部のデータが処理されている可能性があり、戻り値の扱いが重要です。特にwrite系で、アプリが送信済みかどうかを正しく管理していないと、リトライで二重送信・二重書き込みが起き得ます。結果として、データ整合性の問題が表面化し、「EINTRが原因」という誤った結論に引っ張られます。実際には、EINTRは“きっかけ”で、根はI/O設計の境界にあります。

パターン4:poll/select/epollでの“戻り値”と“イベント”の扱いが曖昧

多重化APIは、戻り値が「イベント数」だったり「失敗」だったりし、分岐が複雑になりがちです。ここでEINTRを正しく扱わないと、イベント処理が飛ばされたり、タイムアウト扱いにされたりして、上位の状態機械が崩れます。特に、タイムアウトとEINTRを同列に扱う設計は、原因の切り分けを難しくし、復旧判断の説明を曖昧にします。

パターン5:wait/waitpid周りで整合が崩れる

子プロセス連携があるシステムでは、SIGCHLDが絡みます。wait系がEINTRで中断された場合に、単純に「失敗」として扱うと、回収漏れ(ゾンビ)や状態管理の破綻につながります。これは“たまに起きる”からこそ見落とされ、運用のノイズが増えます。ここも、EINTRは原因というより「整合を厳密に扱うべき境界」を示すサインです。

典型パターンを“設計判断”に落とす

ここまでをまとめると、EINTRを致命にするのは次の2軸です。

継続すべきものを止めてしまう(待ち系を即終了)

止めるべきものを止められない(終了要求を無視して無限リトライ)

次章では、この2軸を解消するための「対処の基本形」を、実装と運用の両方にまたがる形で整理します。EINTR対応は“例外処理の穴埋め”ではなく、“境界設計”です。

第7章:対処の基本形——再試行ループ、SA_RESTART、そして「どこで再試行してはいけないか」

EINTRを“扱える仕様”にするための基本はシンプルです。(1)再試行する場所を決める、(2)終了要求は尊重する、(3)I/Oの意味(部分完了)を壊さない。この3点を守れば、EINTRが起きても運用が荒れにくくなります。ここでの目的は、例外処理を増やすことではなく、障害対応の議論を収束させるための“一貫した判断基準”を作ることです。

基本形1:待ち系(accept/poll/epoll_wait)は「条件付きリトライ」

待ち系は副作用が小さいことが多く、EINTRなら原則リトライが妥当です。ただし、ここで必ず入れるべきなのが停止条件です。現場の本音としては、

「EINTRならリトライでしょ?……でも止めたい時に止まらないのは、それはそれで地獄」

という話になります。停止条件の典型は、SIGTERM受信で立てるフラグ、あるいは上位のキャンセルコンテキストです。無限リトライは“強さ”ではなく、障害時のブレーキを壊す実装になりがちです。

基本形2:I/O(read/write)は「戻り値の意味」を最優先する

read/writeは、EINTR以前に何バイト処理されたか、という意味が重要です。EINTR時に常に「0バイト」だと決めつけて二重実行すると、二重送信・二重書き込みなど、整合性の問題に発展します。特にネットワーク送信は「相手が受け取ったか」をアプリ側で完全には保証できないため、アプリケーションプロトコル側の冪等性や再送制御とセットで考える必要があります。

基本形3:SA_RESTARTは万能ではない(設計で“依存”しない)

シグナルハンドラに SA_RESTART を付けると、一部のブロッキングシステムコールは自動的に再開され、EINTRが見えにくくなります。ただし、すべてが再開されるわけではなく、ライブラリ・呼び出し形態・カーネル挙動に依存します。つまり「SA_RESTARTにしておけば大丈夫」は、チーム内説明としては弱いです。

現場で揉めない形にするなら、EINTRが“見えた場合”の扱いをアプリ側で定義し、SA_RESTARTは“補助”として扱うのが安全です。EINTRが見える・見えないは環境差の温床になりやすく、説明が難しくなるポイントだからです。

「どこで」リトライするか:境界を一本化する

EINTRの取り扱いがコード全体に散らばると、漏れや揺れが出ます。おすすめは、I/Oや待ちの“薄いラッパ層”でEINTRを吸収し、上位は「成功/失敗/キャンセル」を扱う、という分離です。これにより、EINTRを個別実装の癖にせず、設計方針として統一できます。

例として、待ち系のラッパは概念的に次のようになります(擬似的な例です)。

// 例:EINTRはリトライ、停止フラグが立っていれば中断 while (true) { r = epoll_wait(...); if (r >= 0) break; if (errno == EINTR) { if (shutdown_requested) return CANCELLED; continue; } return ERROR; }ここで大事なのは、EINTRを「握りつぶす」ことではなく、停止要求と区別して扱い、システムの状態遷移を壊さないことです。EINTR対策は“穴埋め”ではなく、“境界の整理”であり、障害対応のノイズカットにつながります。

次章では、その境界整理をさらに進めて、そもそも「シグナルでタイムアウトを作る」などの設計を見直し、割り込みに強い構成へ寄せる考え方を整理します。

第8章:設計で潰す——タイムアウト戦略、I/Oモデル、キャンセル可能性を前提にした境界づくり

第7章で「扱い方」を整えましたが、次は一段上の話です。EINTRが頻発する環境では、個別のリトライだけでは運用負荷が残ります。ここで効くのが、設計そのものを“割り込み前提”に寄せることです。言い換えると、EINTRを問題にしているのではなく、EINTRが露出するような境界を場を整える形に作り直す、という方向です。

タイムアウトは「シグナル依存」を避けるのが基本

古い設計では、タイムアウト実現のためにSIGALRMを使うことがあります。しかし、SIGALRMはプロセス全体に影響し得るため、I/O待ちとの相互作用でEINTRを生みやすく、診断の難易度も上がります。現代的には、

poll/epollのタイムアウト(ミリ秒指定)

ソケット/ライブラリ側のタイムアウト設定

上位の期限管理(期限を過ぎたら処理をキャンセル)

など、シグナルではなく“期限”で制御する方針が説明しやすく、運用も安定しやすいです。ここは「EINTRを減らす」というより、障害時の意思決定をクールダウンさせる設計、という意味合いが強いです。

I/Oモデル:ブロッキング前提を見直すと“割り込み耐性”が上がる

ブロッキングI/Oは実装が単純ですが、シグナル介入とぶつかるとEINTRが表に出ます。非同期やイベント駆動に寄せるかどうかはトレードオフですが、少なくとも「待ち」を一箇所(イベントループ)に集めるだけでも、EINTRの取り扱いを一本化できます。

たとえば、複数のブロッキング待ちが各所に散っていると、EINTRの扱いが点在し、漏れます。一方、イベントループに集約すると、EINTR対策と停止制御(SIGTERMなど)を統合しやすく、運用の“説明可能性”が上がります。

Linuxならではの選択肢:signalfd等で「シグナルをイベントとして扱う」

Linuxには、シグナルをファイルディスクリプタとして扱い、epoll等のイベントループに統合できる仕組みがあります。これを使うと、従来の非同期シグナルハンドラに比べ、状態遷移を明確にしやすいケースがあります。

ただし、ここは万能解ではありません。既存システムがレガシーで簡単に止められない場合、シグナル取り扱いの方式を大きく変えるのはリスクです。導入可否は、運用制約・既存コードの境界・ライブラリ依存とセットで判断すべきで、一般論だけで決めると軟着陸できません。

「キャンセル可能性」を先に定義する

EINTR対策が難航する本質は、「止めたい時に止めたい」「でも途中状態は壊したくない」という要求の両立です。ここで必要なのは、処理をどこまで進めたら“取り消し不可”になるか、という境界の明文化です。

例として、次のように境界を定義すると、EINTRを含む割り込み全般に強くなります。

外部へ副作用を出す前(送信前、コミット前)はキャンセルしやすい

副作用が出た後(送信後、コミット後)は冪等性や再実行戦略が必要

終了要求(SIGTERM)を受けたら、新規受付を止め、既存処理は期限付きで完了させる

この整理ができると、EINTRは“割り込み”の一種として、同じ枠組みで扱えます。次章では、ここまでの設計を運用へ落とし込み、アラートや障害報告が過熱しない形に整えます。

第9章:運用で再発を防ぐ——ログ粒度、アラート条件、障害報告の“説明可能性”を上げる

設計と実装を整えても、運用が追いつかないと現場は楽になりません。EINTRは「起きたこと」より、「起きた時に誰がどう判断したか」が問われます。ここを整えると、障害対応の議論が過熱しにくくなり、復旧が収束しやすくなります。

ログは「詳細」より「意思決定」を残す

ログに残すべきは、技術詳細の羅列ではなく、判断の根拠です。たとえば、EINTRを検知したときに、

リトライした(継続可能)

停止要求があるため中断した(安全停止へ)

別エラーのため中断した(原因はEINTRではない)

のどれなのかが分かるだけで、報告資料の作りやすさが変わります。現場の“心の会話”としては、

「原因の説明を求められても、根拠がログに残ってないと詰むんだよな……」

という苦しさがあるはずです。ここを“穴埋め”するのが運用設計です。

アラート設計:EINTR単体で鳴らさない

EINTRは仕様の範囲内なので、EINTRが1回出たこと自体でアラートを上げると、ノイズになります。アラートは「サービス品質に影響している兆候」に寄せるのが基本です。たとえば、

EINTRが連続し、処理遅延やスループット低下が出ている

停止要求が出ているのにプロセスが終了できない(無限リトライ疑い)

特定の重要経路でEINTRが集中している(accept/epoll_waitが回らない等)

といった条件にすることで、アラートが“現場のブレーキ”ではなく、被害の被害最小化に寄与する信号になります。

運用手順(ランブック)に落とす:5分でやることを決める

障害時は時間がありません。EINTR系の切り分けで、まず5分でやることを固定化すると強いです。

直近ログから「どのシステムコール相当の操作か」を特定

停止要求(SIGTERM等)の有無、デプロイ/再起動イベントの有無を確認

必要なら限定時間でstraceを取る(“割り込みの瞬間”を保全)

連続発生か単発か、サービス影響(遅延/失敗率)を確認

この手順があるだけで、「EINTRが出た」から「原因不明で大騒ぎ」への連鎖に歯止めがかかります。EINTRは“トラブルの証拠”であると同時に、“運用を整えるきっかけ”にもなります。

一般論の限界:環境差が結論を変える

ここまでの話は、あくまで設計・運用の一般原則です。しかし、現実の案件では、カーネルやlibc、ランタイム、コンテナ基盤、監視・デプロイ方式、アプリのI/Oモデルなどが絡み、どこに手を入れるのが最も効果的かは変わります。たとえば「EINTRが増えた」という事象でも、原因が

デプロイ頻度の変化

子プロセス連携の追加

タイムアウト実装の変更

ライブラリ更新でシグナル周りの挙動が変化

といったように異なれば、最適な“抑え込み”ポイントも変わります。ここから先(次章)は、一般論を踏まえたうえで、個別案件の判断が必要になる局面を整理し、自然に株式会社情報工学研究所のような専門家相談へつなげます。

第10章:帰結——EINTRは敵ではなく「割り込みに耐える設計」をチェックするリトマス試験紙

EINTR(Interrupted system call)は、Linux/UNIX系の運用では避けがたい現象です。ここまで見てきた通り、EINTRは「何かが壊れた」ではなく、「ブロッキング中のシステムコールがシグナルで中断された」という事実を示します。つまり、EINTRが出た瞬間に問われるのは“原因究明力”よりも、割り込みが来ても破綻しない境界設計と、判断を説明できる観測です。

技術的な帰結:EINTR対応は「例外処理」ではなく「停止・再試行・整合性」の設計

現場でEINTRが問題化するのは、次の3つが曖昧なときです。

再試行:EINTRのときに、どこでリトライするのか(散らばっていないか)

停止:SIGTERMなどの終了要求をどう扱うのか(止めたい時に止められるか)

整合性:I/Oが部分完了し得ることを前提に、二重実行や中途半端を防げるか

この3点が揃っていれば、EINTRは「たまに出る厄介なログ」から、「割り込みが来たことを示す観測点」になります。議論も過熱しにくく、復旧も収束しやすくなります。

現場の帰結:説明可能性があると、障害対応の“空気”が変わる

障害時に本当に削りたいコストは、実は実装工数よりも“説明コスト”です。EINTRに限らず、現場の本音はこうです。

「正しいことをやってても、説明ができないと、次の障害でまた同じ揉め方をするんだよな……」

だからこそ、EINTRの対処は「ログに意味を残す」「5分で切り分けできるランブックを作る」「停止要求の挙動をテストで保証する」といった、運用と設計をまたぐ取り組みになります。ここが整うと、単発の対処で終わらず、継続的にノイズカットされていきます。

導入・改善の現実:一般論だけでは最適解が決まらない

ただし、ここからが重要です。EINTRは“環境の相互作用”で見え方が変わります。たとえば、同じアプリでも次の条件で挙動や優先順位が変わります。

プロセス管理(systemdか、コンテナ基盤か、独自ランチャか)

デプロイ方式(ローリング更新、即時再起動、スケールインの頻度)

使用ライブラリやランタイム(スレッドモデル、シグナルの扱い)

I/Oモデル(イベントループ集中か、各所ブロッキングか)

外部連携(子プロセス起動、バッチ、監視介入)

つまり、同じ「EINTRが出た」という現象でも、“どこを直すのが最短でダメージコントロールになるか”は個別に変わります。一般論で「とにかくリトライ」や「SA_RESTARTで解決」と決め打ちすると、止めたい時に止まらない、整合性が崩れる、ログが汚れる、といった二次的な問題を生みやすいです。ここが一般論の限界です。

自然な次の一歩:個別案件は専門家と一緒に“設計の落としどころ”を決める

もしあなたの現場が、

既存システムがレガシーで簡単に止められない

本番だけでEINTRが見え、再現が難しい

停止(SIGTERM)とリトライの設計が曖昧で、運用が不安

I/Oの整合性(部分完了・二重実行)が怖くて手が出せない

といった状況なら、一般論の知識だけで抱え込むより、現場制約に合わせて「どこで」「どの条件で」「何を優先して」対処するかを一緒に決めた方が、結果的に早く被害最小化できます。案件・契約・システム構成の制約を踏まえた判断が必要な場面では、株式会社情報工学研究所のような専門家へ相談し、観測設計・停止設計・I/O境界設計をセットで見直すことを検討してください。

付録:主要プログラミング言語・実行環境ごとのEINTR注意点(現場でハマりやすい所)

同じLinux上でも、言語・ランタイム・標準ライブラリがEINTRをどう扱うかは一様ではありません。ここでは「一般論の範囲で言える注意点」を整理します。最終的な挙動は、OS/バージョン/ライブラリ/設定/実装に依存するため、個別案件では観測(ログ/strace等)で確認してください。

C / C++(POSIX直叩きが多い領域)

戻り値とerrnoを厳密に扱う:

-1のとき必ずerrnoを確認し、EINTRなら「リトライ or 終了」の方針に従う。SA_RESTARTに依存しすぎない:一部システムコールは自動再開されない場合があるため、EINTRが見える前提の設計も残す。

I/Oは部分完了を前提に:read/writeの戻り値(処理済みバイト数)を無視した“単純リトライ”は整合性を壊し得る。

Rust(標準ライブラリ+OS依存層)

抽象化の下でEINTRが握りつぶされる/露出する差:標準ライブラリや依存クレートが内部で再試行する場合がある。ログやエラーハンドリング設計は「見える/見えない」差を前提に。

低レベルI/O(nix等)を使う箇所は方針統一:混在すると、同じ現象でも挙動が揃わず説明が難しくなる。

Go(ランタイムがI/Oを抽象化することが多い)

シグナルはos/signalで扱うのが基本:停止(SIGTERM)とアプリのシャットダウン設計(contextキャンセル等)を明確に。

直接syscallを触る箇所は特に注意:通常のネットワークI/Oと、低レベルsyscall混在で挙動差が出ると切り分けが難しい。

“止めたい時に止まる”設計を先に:EINTR以前に、Graceful shutdownが曖昧だと運用が荒れやすい。

Java / Kotlin(JVM)

例外がEINTRとして直接見えないことが多い:I/Oは例外として表出したり、内部で再試行されたりする。OSレベル原因を疑う場合はstraceなど外部観測が重要。

割り込み(interrupt)との混同に注意:スレッド割り込みとOSシグナルは別概念。設計・運用で混線させない。

停止はシグナル→プロセス終了、アプリはShutdownHook等:運用(systemd/コンテナ)との連携を前提に停止経路を一本化。

Python(CPython)

例外(InterruptedError等)として見える場合がある:低レベルI/Oや一部APIでEINTR相当が例外化されることがあるため、例外処理の方針を統一する。

シグナル処理はメインスレッド中心:スレッドや非同期処理と組み合わせると、停止設計が曖昧になりやすい。

サードパーティI/O(requests等)は内部実装差が出る:障害時は“どの層で止まっているか”を観測で切り分ける。

Node.js / JavaScript(Nodeランタイム)

イベントループ中心でEINTRが表に出にくい一方、停止設計が重要:SIGTERMを受けたときに新規受付停止・接続クローズ・期限付き終了を設計する。

ネイティブアドオンやchild_process連携で露出:外部プロセス起動やネイティブ層が絡むと、OSレベルの挙動が見えやすくなる。

PHP(FPM/CLI/拡張の影響が大きい)

実行形態で性質が変わる:FPM配下、CLI、常駐(ワーカー)などで停止・再起動の設計ポイントが異なる。

拡張や外部I/Oの層で挙動差:同じ“EINTRっぽい現象”でも、どの拡張(curl等)を通っているかで切り分けが変わる。

C# / .NET

例外として抽象化されることが多い:OSのEINTRそのものより、“キャンセル/停止/タイムアウト”の設計で破綻しないことが重要。

ホスティング環境(systemd/コンテナ/サービス)との停止連携:停止イベントで確実に終了できるよう、期限と後処理を設計する。

Ruby

例外としての表出に注意:I/O待ちや外部コマンド連携で割り込みが表に出る場合がある。救済(rescue)で握りつぶして“無限継続”しない。

運用イベント(再起動/ローテ)との相関を見える化:EINTRは単体で追うより、運用ログと合わせて説明可能性を上げる。

付録のまとめ:言語差より「境界設計」と「観測」が勝つ

どの言語でも共通するのは、EINTR(割り込み)を“ゼロにする”ことより、割り込みが来ても

継続すべき処理は継続できる

止めるべき時に止められる

整合性が壊れない

判断の根拠がログで説明できる

という形に整えることです。ここは一般論のテンプレだけでは決め切れない場面が多く、既存資産・契約条件・運用制約・基盤構成によって最適解が変わります。具体的な案件として「どこに手を入れるのが最小コストで最大効果か」を詰めたい場合は、株式会社情報工学研究所への相談・依頼を検討してください。

・シグナル割り込みによるシステムコール中断の原因を可視化し、再発防止策を理解できます。

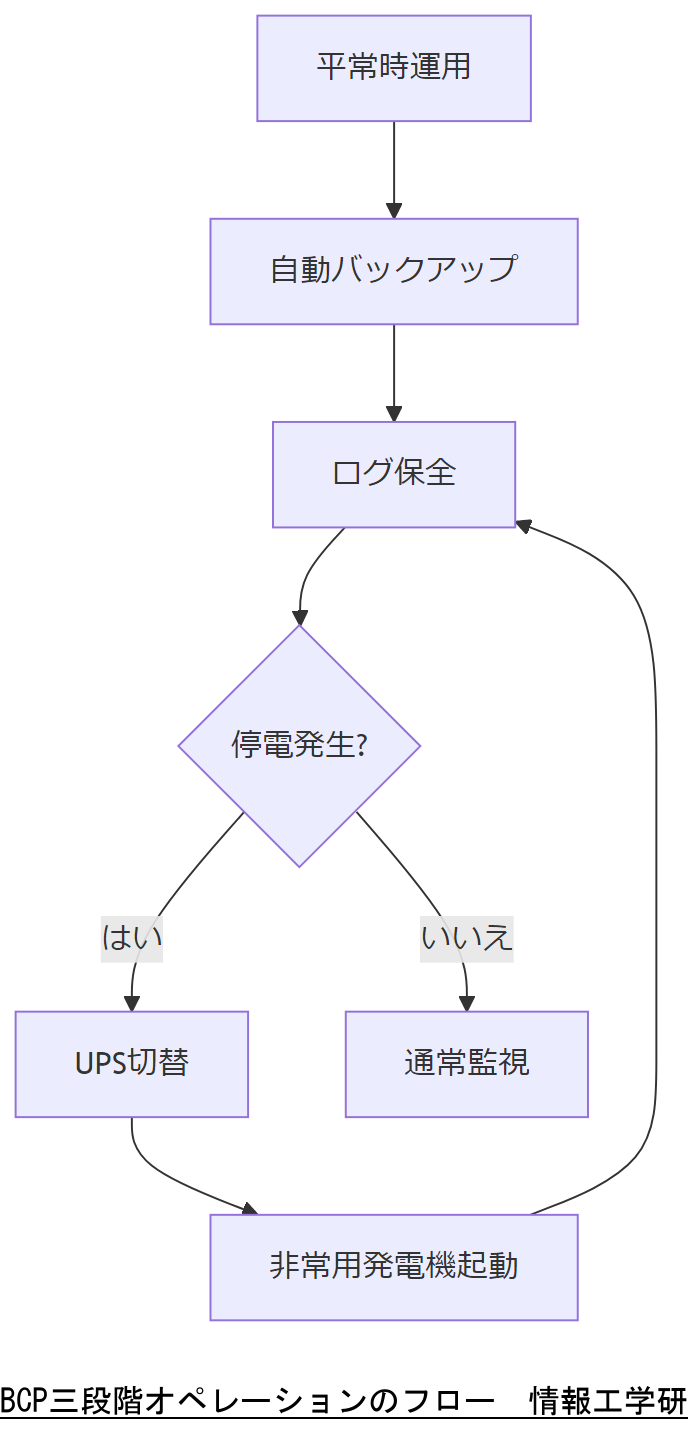

・政府・法令対応を踏まえたBCP設計と証跡管理方法を習得できます。

・三重化バックアップと段階別運用で大規模環境の可用性を維持する設計手順をご覧いただけます。

EINTRとは何か

シグナルによる割り込みでシステムコールが中断された際に返されるエラー番号「EINTR(Interrupted system call)」の概要を解説します。POSIX規格で定義された機能であり、非同期シグナルを受け取ったプロセスは、その処理中のシステムコールが中断されてEINTRエラーを返すことが認められています。

背景と定義

EINTRは、主にSIGINTやSIGTERMなどのシグナル処理中に、readやwriteといったブロッキング系システムコールが中断された場合に発生します。カーネルレベルでシグナルハンドラを起動し、制御が戻る際に中断された呼び出しを再試行するかどうかを実装側で決める必要があります。

よくある混同点

- errnoの誤用:EINTRはerrnoに設定されるため、

if (errno == EINTR)で判定する。 - シグナルマスクとの関係:一時的に特定シグナルをマスクするとEINTRが発生しない。

シグナル割り込みは正常動作の一環であり、EINTR発生時には自動リトライ設計の重要性を理解してください。

システムコールの再試行ロジックを必ず実装し、中断可能性を考慮したコード設計を徹底しましょう。

典型的な発生シナリオ

実運用システムで遭遇しやすいEINTR発生場面を事例を交えて解説します。特にI/O処理中やフォーク/エグゼキューション中に割り込みが入るケースが多いです。

I/Oブロッキング中の割り込み

長時間かかるネットワーク読込処理中にSIGALRMが設定されたタイムアウトハンドラで送出され、read関数がEINTRで中断される例。

プロセス生成時の割り込み

fork後にexecを呼び出す直前にSIGCHLDが届き、子プロセスの終了ハンドラが起動してwaitシステムコールがEINTRで中断される場合。

長時間I/Oやwaitを行う部分には必ず中断リトライ策を組み込み、安定運用を図る必要があります。

各シナリオごとにどのシステムコールが中断対象かを洗い出し、再試行が漏れない設計を心掛けましょう。

検出手法

EINTR発生を確実に把握するためには、システムコールレベルでのトレースと、カーネル・ログ解析の二本柱が必須です。

straceによるシステムコール監視

straceは、プロセスが発行するシステムコールをリアルタイムで取得できるツールです。strace -e trace=read,write,wait -f プロセスIDのように呼び出すことで、該当システムコールがEINTRで中断されたかどうかをstraceのログから確認できます。特に? EINTR (Interrupted system call)という出力が現れた箇所を検索し、頻度とタイミングを把握します。

perf/ebpfを活用した統計的解析

perfやeBPFを使えば、カーネル側で発生するEINTR回数を集計・可視化できます。たとえば、perf record -e syscalls:sys_exit_readの実行結果から、中断発生数と処理時間を相関分析し、重大なボトルネック箇所を特定できます。

政府ガイドラインに基づくログ保全

政府機関等における情報システム運用継続計画ガイドラインでは、「システム停止や中断事象を含む全ログを一定期間保管し、インシデント発生時に即時解析できる体制整備」が求められています。特にEINTRのような異常発生ログは、BCP策定モデルに合わせて3年以上の長期保存が推奨されています。

トレースツールによる中断ログの取得は運用負荷を伴うため、影響範囲と頻度を事前に共有し、実施計画を承認してください。

ログ保全要件はBCPと監査要件で必須です。保存期間やフォーマットを最初に決め、運用マニュアルに落とし込みましょう。

対処パターン

EINTR発生時の基本対処パターンは、システムコールが中断されたら再試行することです。具体的には、errnoがEINTRである限りwhileループで同じ呼び出しを継続する方式が一般的です。

単純リトライ

最もシンプルな方法は、while ( (res = syscall(...)) == -1 && errno == EINTR );のようにシステムコールをループで再試行する実装です。POSIX仕様では中断後に自動復帰しないことを前提としているため、アプリケーション側で明示的にリトライを行う必要があります。

タイムアウト付きリトライ

無制限リトライではシグナル連発時に無限ループ化する恐れがあるため、リトライ回数の上限や経過時間で打ち切る設計を推奨します。たとえばタイムスタンプを保持し、一定時間経過後にEINTRをエラーとして扱う実装が考えられます。

自動リトライラッパー

PythonのPEP 475に代表されるように、標準ライブラリでEINTRを自動再試行する仕組みを活用すると、アプリケーションコードが簡潔になります。C言語向けにはglibcの一部ラッパー関数や、自作のユーティリティ関数で対応可能です。

再試行ロジックは必ずリソース開放やエラーログ出力を伴う形で実装し、無制限ループに注意してください。

システムコール中断に強い設計を標準化し、ライブラリ層での共通実装を徹底すると運用負荷を低減できます。

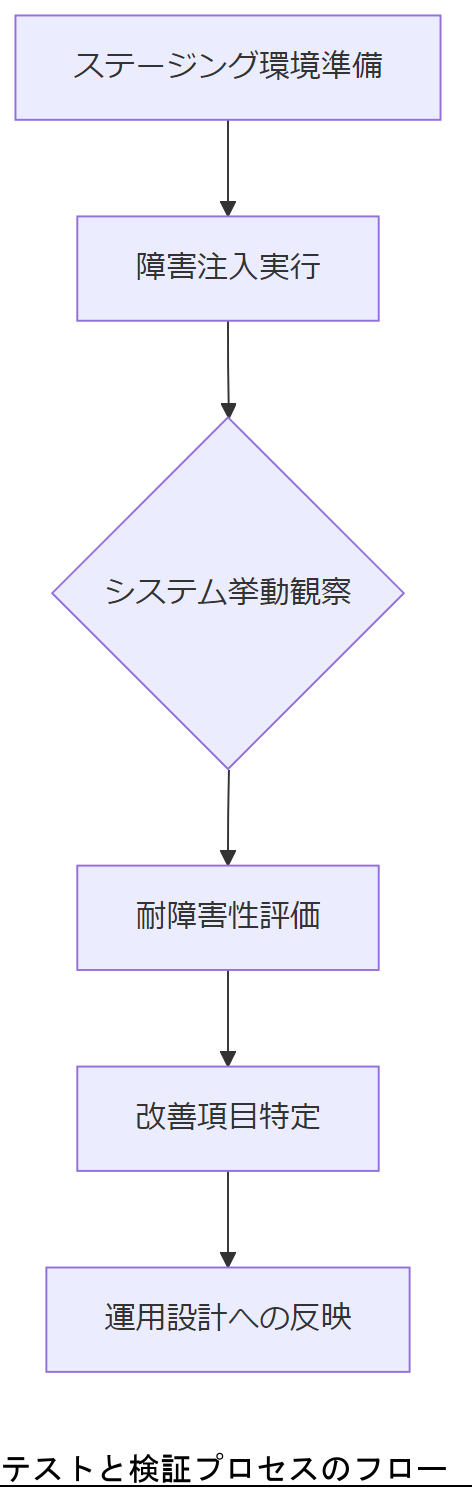

テストと検証

システムの耐障害性を担保するには、カオスエンジニアリングによる実践的な障害実験と、政府ガイドラインに準拠した検証が有効です。

カオスエンジニアリングによる障害注入

カオスエンジニアリングは、本番環境に近いステージング環境で意図的に障害を発生させ、システムの耐性を検証・改善する手法です。

工場システムガイドラインを応用した検証ステップ

経済産業省の「工場システムにおけるサイバー・フィジカル・セキュリティ対策ガイドライン」では、セキュリティテスト工程をフェーズ分けし、段階的にリスクを洗い出す方法を示しています。

重要インフラ情勢分析との連携

内閣サイバーセキュリティセンターの情勢分析資料によると、四半期ごとのインシデント共有結果から得られた知見をテスト計画に反映することで、最新の脅威に対応できます。

実際の障害を模擬するテストは計画的に実施し、影響範囲と復旧手順を事前に社内合意してください。

テスト結果を定量的に評価し、検証レポートをBCPや運用マニュアルに即座に反映しましょう。

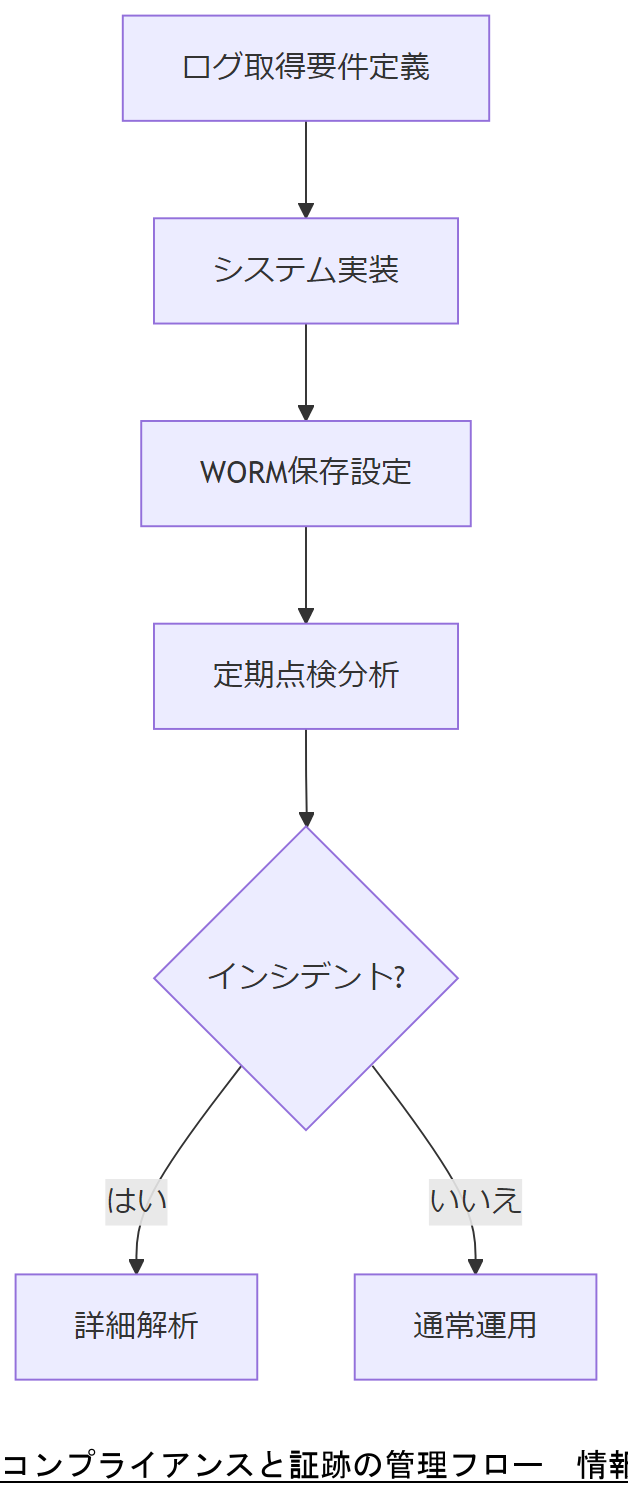

コンプライアンスと証跡

情報システムの運用において、EINTR発生ログを含む全てのシステムログを適切に取得・保全し、インシデント発生時に速やかに解析できる体制を整えることが法令・政府方針で求められています。特に政府機関等向け統一基準では、ログの取得・管理・保全・点検の各要件が詳細に定義されています。[出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン』令和5年]

ログ取得・管理の遵守事項

政府機関等の対策基準ガイドラインでは、情報システムセキュリティ責任者が以下を定め、実施することを義務付けています:[出典:内閣サイバーセキュリティセンター『政府機関等のサイバーセキュリティ対策のための統一基準』令和5年]

- ログ取得目的の明確化と取得対象の定義

- ログの保存期間と改ざん防止策の策定

- ログ未取得時の対処手順の整備

- 定期的な点検・分析機能の設置

長期保全と改ざん防止

同ガイドラインでは、インシデント調査に不可欠な証跡として、ログは最低3年間保存し、WORM(Write Once Read Many)等を用いて改ざんを防止することを推奨しています。[出典:内閣サイバーセキュリティセンター『政府機関等の対策基準策定のためのガイドライン』令和5年]

運用継続計画との連携

府省業務継続計画および情報システム運用継続計画ガイドラインでは、ログ取得・保全要件をBCP/COOP計画に統合し、非常時のログ回収手順をあらかじめ定めることが求められます。[出典:内閣サイバーセキュリティセンター『府省庁対策基準策定のためのガイドライン』平成30年度]

ログ管理はBCP要件と監査要件の両面で必須です。取得対象や保存期間は社内ルールとして明文化し、全関係者で合意してください。

証跡管理体制の構築は運用コストが増大しがちですが、ログがあればEINTR発生原因の早期解析と再発防止が可能です。必要最小限の項目管理を心掛けましょう。

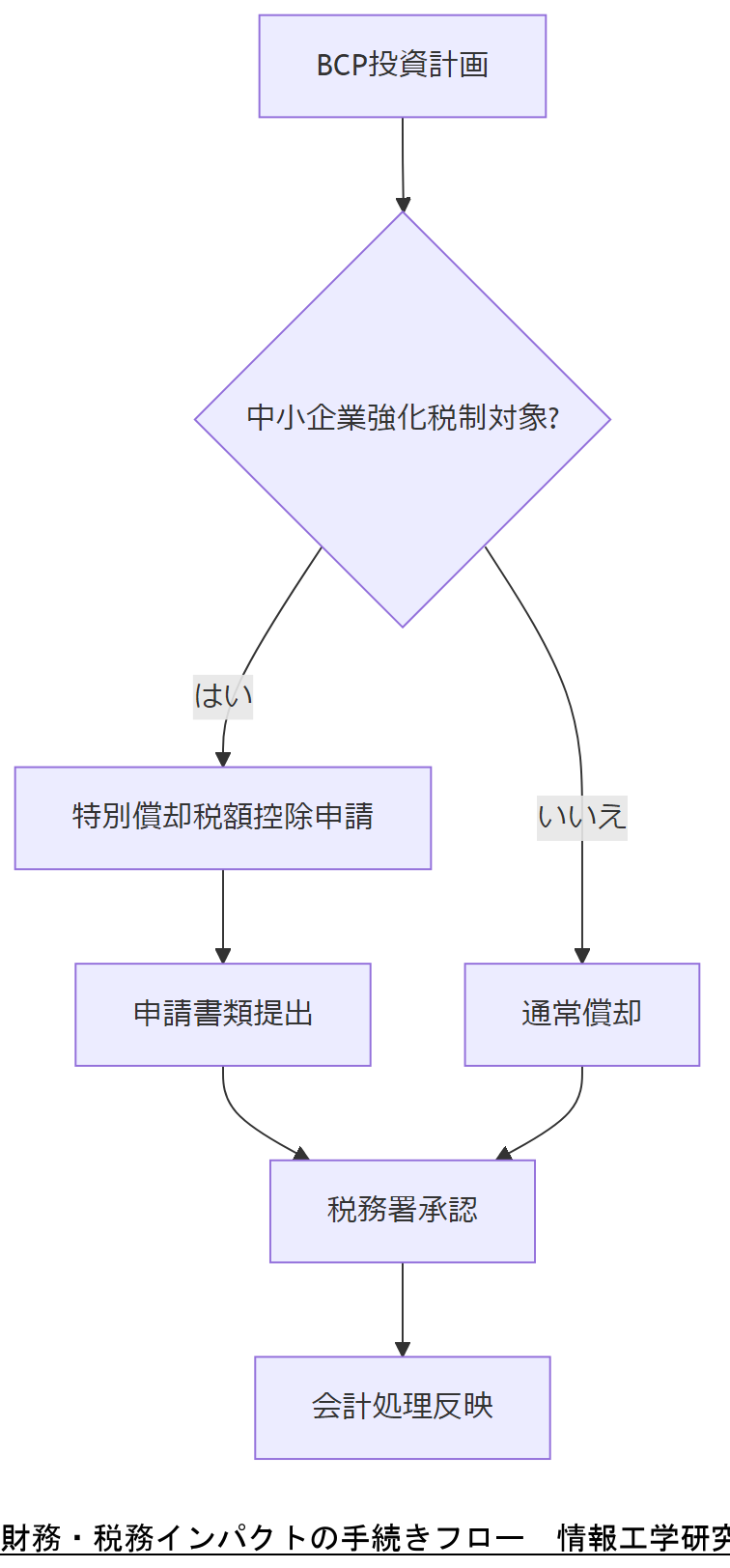

財務・税務インパクト

システム障害による損失額や、BCP対策に伴う投資の会計処理を理解することで、経営判断を円滑に行えます。また、BCP関連支出に対する税制優遇や補助金制度を活用し、初期投資負担を軽減する方法を確認します。

障害損失の会計処理

障害発生による売上損失は、発生年度の特別損失として計上可能です。復旧費用やシステム再構築費用は資産計上し、減価償却期間を設定して数年に渡り配分します。

BCP関連税制優遇

中小企業強化税制において、情報システム強靭化投資に対する特別償却や税額控除が認められています。投資額の10〜20%を上限に控除が可能です。

補助金・助成金制度

内閣官房の「事業継続力強化計画」認定を受けると、都道府県から最大100万円の補助金が交付されます。詳細は各都道府県の公示をご確認ください。

BCP対策費用は税制優遇対象となるため、投資計画を早期に税務部門と共有し、認定申請を進めてください。

補助金や優遇税制を最大限活用するため、計画策定段階で経理・税務担当との連携を図り、書類準備を怠らないようにしましょう。

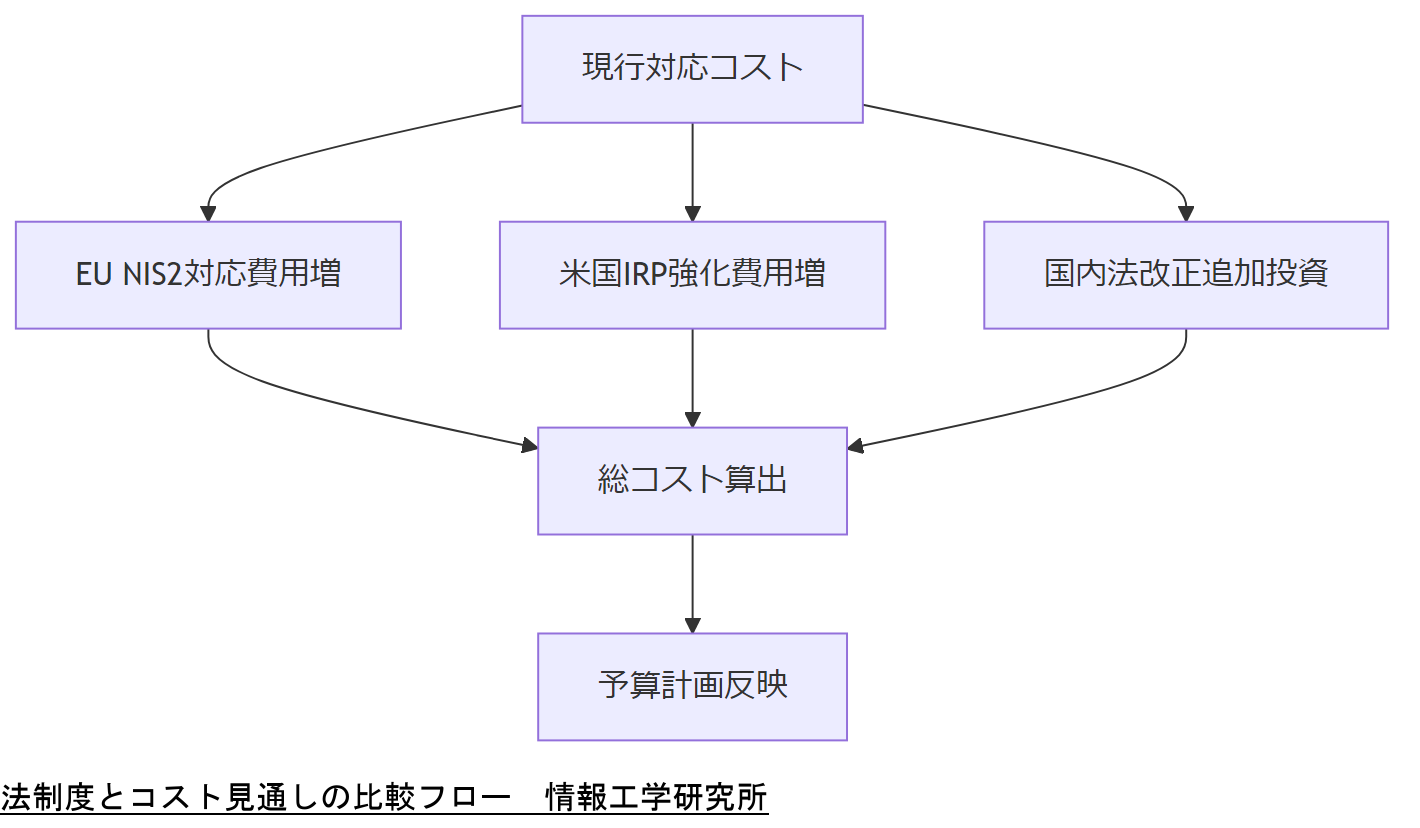

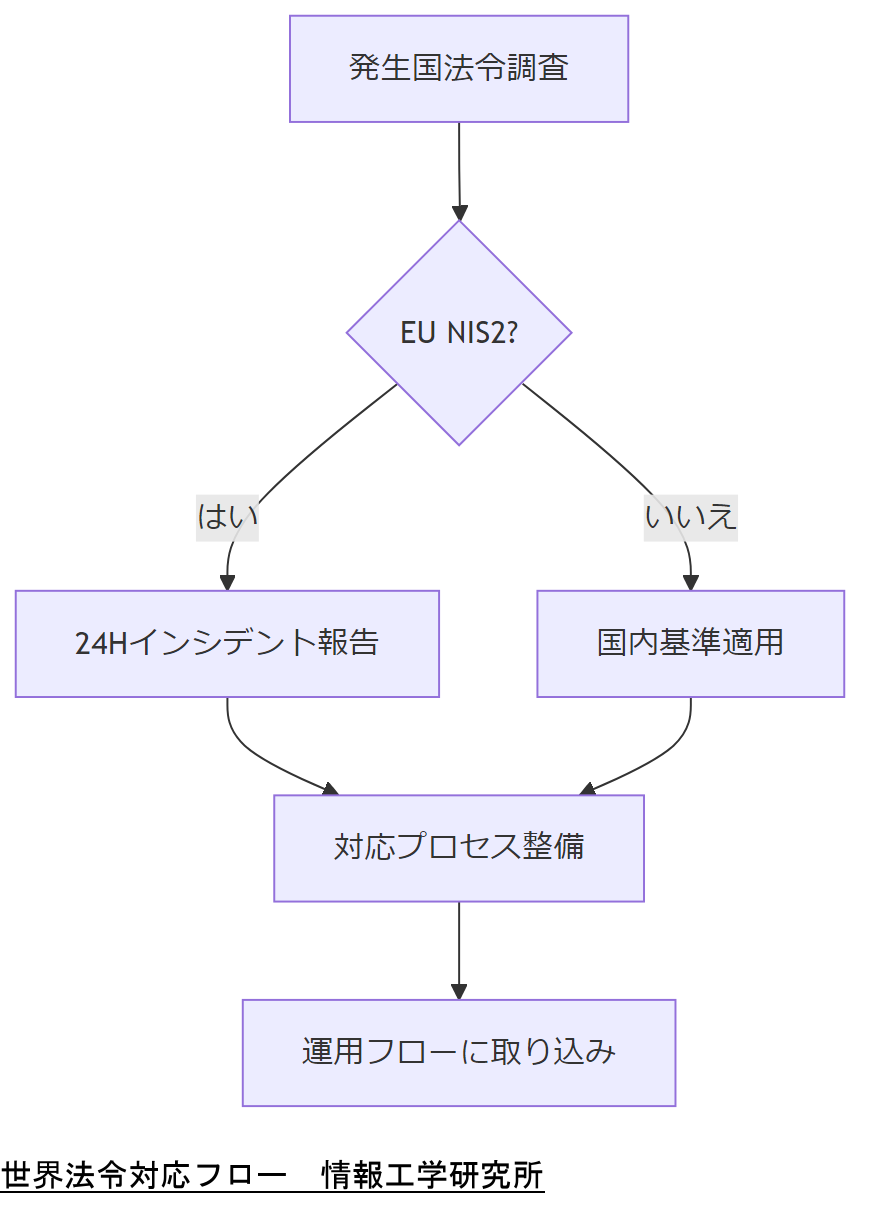

今後2年の法制度とコスト見通し

国内外で予定されるサイバーセキュリティ関連法令改正と、それに伴う運用コスト増減のシナリオを比較し、短中期の投資計画策定に役立てます。

EU NIS2 Directiveの拡大

EUのNIS2指令は2024年末から適用対象を拡大し、中堅企業にも報告義務を課します。これに対応するため、ログ保全やインシデント対応体制の構築費用が増加する見込みです。

米国大統領令のIRP義務化

2025年6月発出の米国大統領令により、重要インフラ事業者にIncident Response Planの義務化が強化され、IR演習や外部監査に要するコストが10〜15%増加する予測があります。

国内サイバーセキュリティ基本法改正

令和7年度改正では、民間重要インフラ事業者のBCP対応義務が明文化され、違反時の罰則強化が検討されています。罰則リスクを回避するための追加投資が必要です。

今後の法改正動向を踏まえ、年間予算にセキュリティ法令対応費用をあらかじめ組み込んでください。

法令は短期間で改正されることがあります。最新動向を継続的にモニタリングし、運用計画を柔軟に見直せる仕組みを整えましょう。

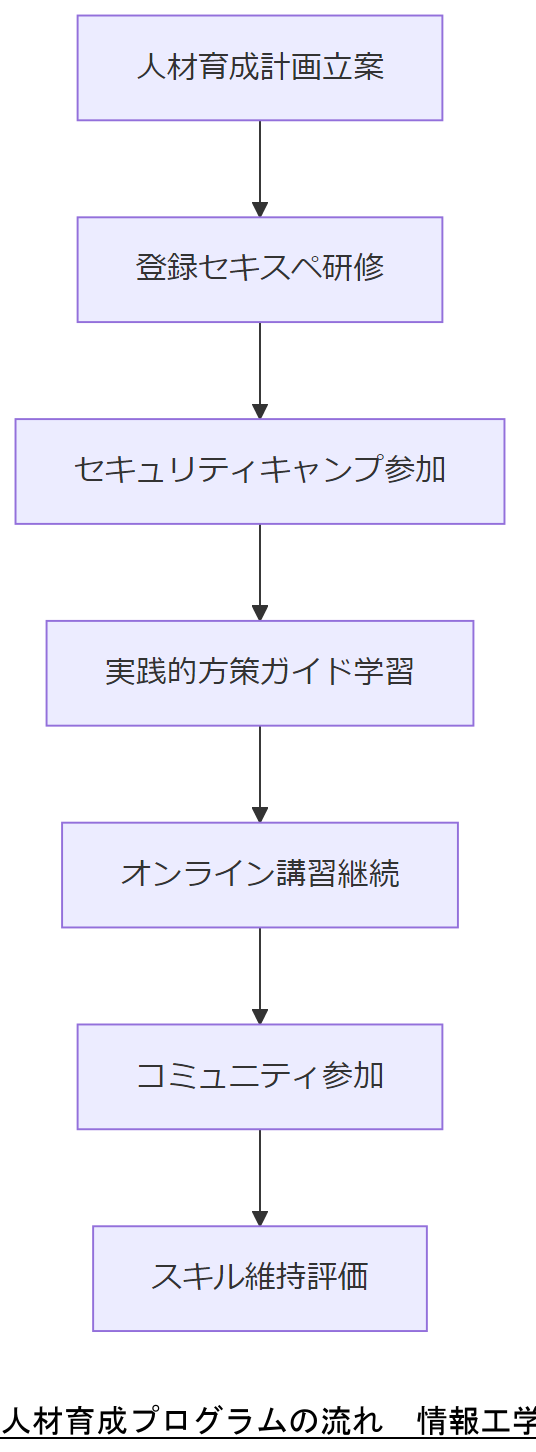

人材・資格・育成

システム設計・運用を担う技術者に求められる資格と育成プログラムをまとめます。登録セキスペをはじめ、企業内での継続研修体制構築のポイントを解説します。

情報処理安全確保支援士の役割

情報処理安全確保支援士(登録セキスペ)は、情報システムの脅威分析やリスク評価などの実践能力を有する国家資格です。サイバーセキュリティ人材の裾野拡大策として、2030年までに登録者数を5万人に増やす目標が掲げられています。

育成プログラムの体系

経済産業省の検討会最終取りまとめでは、①セキュリティ・キャンプ拡充、②登録セキスペ活用・制度見直し、③中小企業内人材支援策を柱としています。特に実践的方策ガイドで段階的スキル習得を支援します。

継続的研修とコミュニティ

NISCの普及啓発・人材育成専門調査会では、官民連携の研修プログラムやオンライン講習を通年で提供し、知見共有と行動変容促進を図る枠組みを示しています。

登録セキスペ取得や継続研修は組織力強化の要です。人事・教育担当と早期にロードマップを策定してください。

資格取得後のフォロー研修やコミュニティ参加を支援し、定着化を図りましょう。制度更新要件も留意が必要です。

システム設計の勘所

高可用性を実現するシステム設計では、三重化バックアップとフェイルオーバー機構を組み合わせた冗長構成が基本となります。特にEINTR発生時にもデータ整合性を保てるよう、I/Oパスを多重化し、障害発生領域の切り離しを自動化することが重要です。

三重化バックアップ構成

3-2-1ルールに従い、同一データを3世代、2媒体(ディスクとオブジェクトストレージ)、1オフサイトに保管します。各バックアップ対象のI/O処理でEINTR対策を施し、リストア手順の自動化テストを必須とします。

フェイルオーバーとヘルスチェック

ロードバランサにヘルスチェック機能を持たせ、EINTR発生時に該当ノードを自動的に切り離し、フェイルオーバー先へトラフィックを転送する仕組みを設計します。

非同期I/Oの検討

非同期I/Oを活用することで、EINTR発生を回避しやすくなります。POSIX aioやio_uringなどの最新技術を検討し、システムコール中断リスクを低減します。

冗長構成や非同期I/Oの導入には追加コストと運用負荷があります。設計段階で影響範囲を明確化し、合意を得てください。

フェイルオーバーテストを定期的に実施し、設計通りに切り替わることを必ず検証しましょう。

BCP三段階オペレーション

事業継続計画(BCP)では、平常時・無電化時・完全停止時の三段階で運用フローを定義します。各フェーズの手順を明確化し、EINTRによる中断発生時の対応手順も含めて運用マニュアルに記載します。

平常時オペレーション

通常運用下では、定期バックアップ、ログの自動収集、ヘルスチェックを実施します。EINTRエラー発生時には自動リトライレイヤーで一次対応を行います。

無電化時オペレーション

停電が発生した場合にはUPSと非常用発電機でシステムを維持し、ログ保全サーバへの書込みを優先設定します。EINTR中断が発生しても、書込み優先度でデータ損失を防ぎます。

完全停止時オペレーション

システム停止時には、障害切り分け手順書に則り、バックアップからのリストア手順を実行します。EINTR発生原因のログ解析を並行して行い、再発防止策を検討します。

各フェーズの手順をドキュメント化し、定期的に訓練・レビューを行いましょう。

BCP訓練ではEINTR事象をシナリオに組み込み、実際の運用感を養うことが大切です。

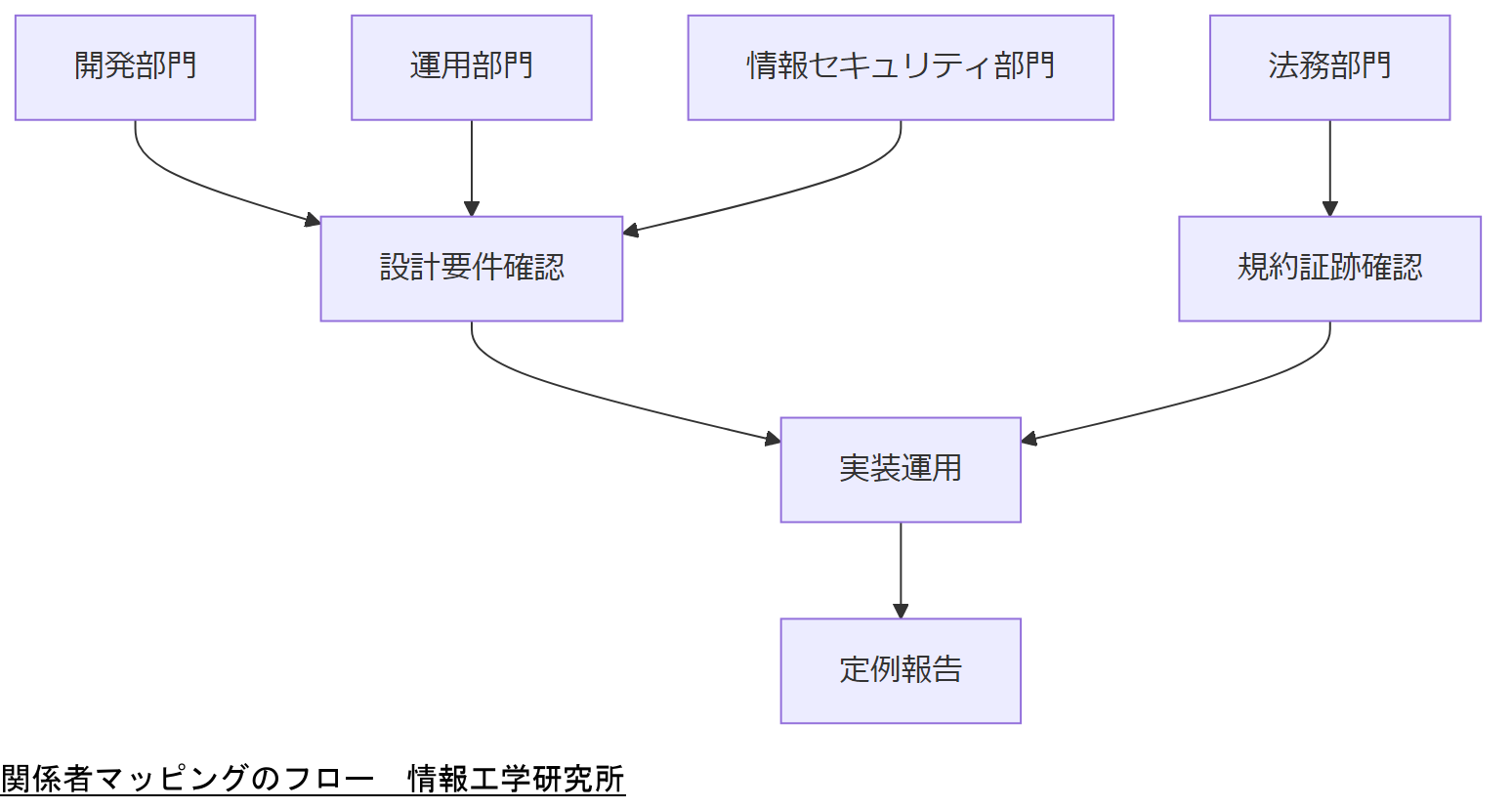

関係者分析と注意点

システム開発・運用に関わる関係者を洗い出し、それぞれの役割と注意すべきポイントを明確化します。プロジェクトの成功には、全社的な理解と協力が不可欠です。

関係者マッピング

開発部門、運用部門、情報セキュリティ部門、法務部門、経営層、監査部門、ユーザー代表の7者を想定します。それぞれが担う責務をドキュメント化し、EINTR対策の重要性を共有します。

合意形成のポイント

技術担当者は、EINTRの再発防止策をシンプルに説明し、法務や経営層からの疑問に備えたFAQを用意します。また、監査部門向けにはログ保全・証跡管理の手順書を提出し、透明性を確保します。

コミュニケーションツール

定例会議や社内ポータル、メールニュースレターなどを活用し、対策状況を定期的に報告します。技術的詳細はWikiに集約し、最新の設計図や手順を常に参照できる状態にしておきます。

各部門の責務を明文化し、定例のステータス報告を通じてプロジェクトの進捗とリスクを共有してください。

関係者毎の関心事項を整理し、説明資料を最適化することで、社内理解とスムーズな合意形成を実現しましょう。

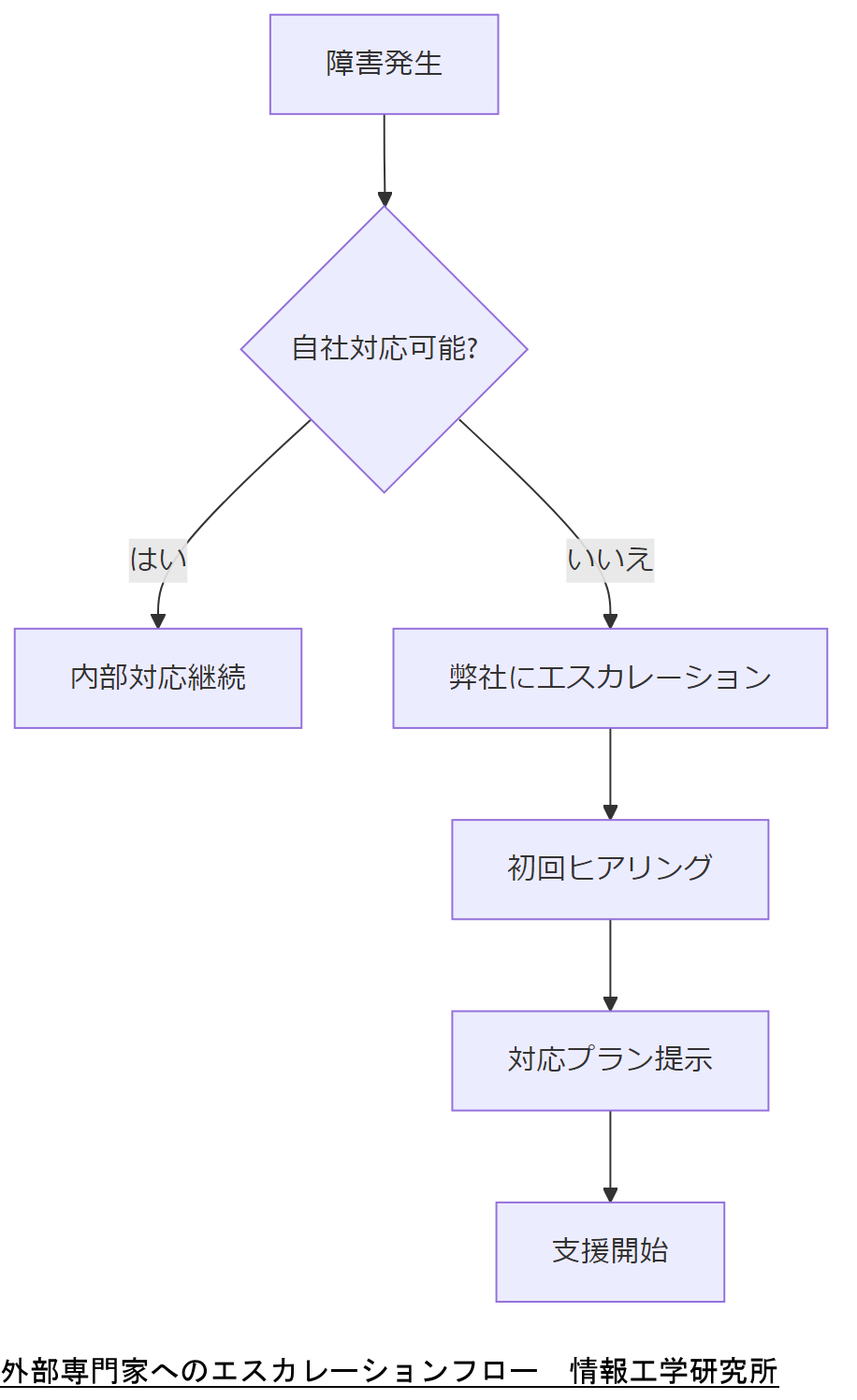

外部専門家へのエスカレーション

自社だけで対応困難な場合や、法令遵守の観点で客観的評価が必要な際に、弊社への相談フローを明示します。

エスカレーションの判断基準

以下のいずれかに該当する場合は、外部専門家(情報工学研究所)へのエスカレーションを推奨します:

・障害が複数システムに波及し業務停止リスクが高い場合

・ログ解析で再現困難なEINTR事象が継続する場合

・法令改正対応が急務で内部リソースが不足する場合

エスカレーション手順

お問い合わせフォームより以下情報をお送りください:

・発生状況サマリ

・システム構成図

・取得ログのサンプル

弊社専門コンサルタントが初回ヒアリングを実施し、対応プランをご提案します。

対応支援サービス内容

弊社では、EINTR再発防止アセスメント、ログフォレンジック、BCP実装支援、法令適合診断などをワンストップで提供しております。

自社内で対応困難と判断した場合は、エスカレーション基準を共有し、速やかに専門支援を要請してください。

早期に専門家支援を得ることで、復旧プロセスを短縮し、業務影響を最小化できます。

世界の法令・政府方針が変えるIT運用

EUや米国の最新サイバー政策は、国内事業者にも大きな影響を与えます。法令への適合を怠ると、罰則や事業停止命令のリスクが高まるため、グローバル視点での運用見直しが不可欠です。

EU NIS2 Directive

NIS2は欧州連合が2024年末より順次適用を開始するサイバーセキュリティ指令で、重要セクターだけでなく中堅企業にも義務を拡大します。報告期限はインシデント発生後24時間以内と非常に厳格です。[出典:欧州委員会『Network and Information Security Directive (NIS2)』2022年]

米国大統領令によるIRP義務化

2025年6月に発出された大統領令では、連邦政府向けシステムだけでなく、重要インフラを担う民間事業者にもIncident Response Plan(IRP)の整備と年1回以上の演習を義務付けています。[出典:米国連邦政府『Executive Order on Improving the Nation’s Cybersecurity』2025年]

日本のサイバーセキュリティ基本法改正動向

国内では令和7年度改正案で、民間重要インフラ事業者に対するBCP・CSIRT設置義務を明文化し、違反時の罰則強化を検討中です。[出典:内閣官房サイバーセキュリティ統括官『サイバーセキュリティ基本法改正案骨子』令和6年]

海外法令対応は現地実務への適用が難しいため、適用範囲と優先度を経営層と合意の上で設定してください。

法令は逐次改正されるため、法律専門担当者との定期連携を行い、運用マニュアルを継続的に更新しましょう。

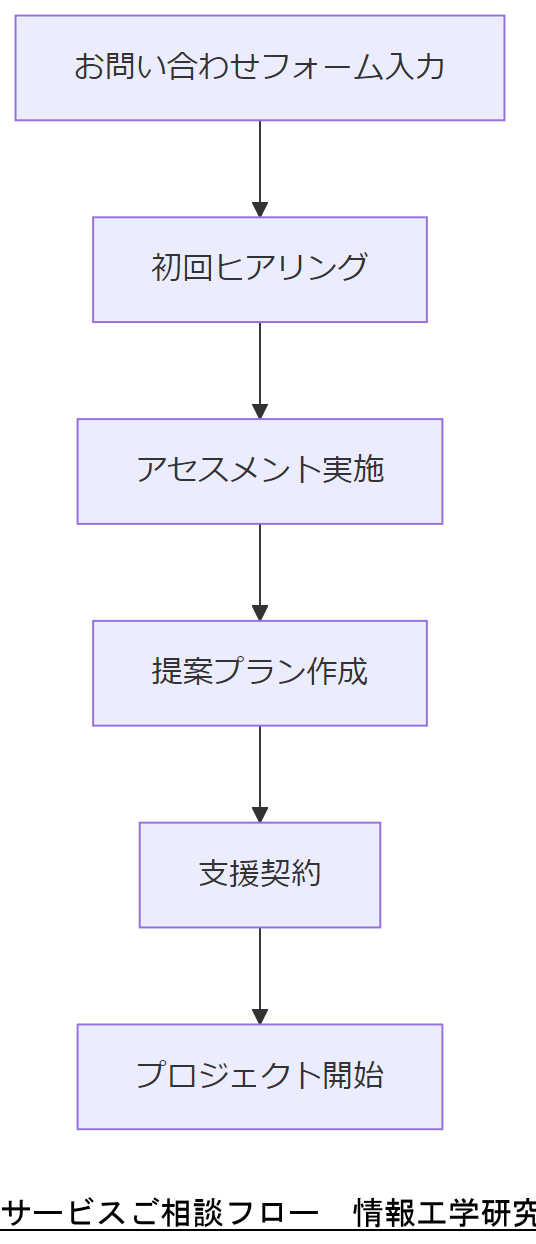

まとめと弊社サービス紹介

本記事では、Linux EINTR (4) エラーの検知・対処から、法令対応、BCP設計、人材育成、システム設計まで、包括的な視点で解説しました。これらの要件を自社だけで満たすのは難易度が高いため、専門支援が有効です。

弊社のご支援内容

- EINTR再発防止アセスメント

- ログフォレンジック解析

- BCP/COOP実装支援

- 法令適合診断と対応プラン策定

- 人材育成プログラム構築

ご相談の流れ

お問い合わせフォームより必要情報をご送付いただくと、弊社専門コンサルタントが初回ヒアリングを行い、最適な支援プランをご提案します。

外部専門家活用のメリットとコストを整理し、速やかな合意形成を図ってください。

弊社が支援することで、社内リソースを最適化し、EINTR対応に費やす時間を大幅に削減できます。

おまけの章

ここでは、本記事で取り上げた重要キーワードと、その説明、および関連する法令・ガイドラインを一覧のマトリクス形式でまとめています。社内共有や研修資料としてもご活用ください。

表:重要キーワードマトリクス

| キーワード | 説明 | 関連法令・ガイドライン |

|---|---|---|

| EINTR | シグナル割り込みでシステムコールが中断された際に返されるエラー番号4。 | POSIX標準 FIPS PUB 151-2 |

| 3-2-1 バックアップ | 同一データを3世代、2媒体、1オフサイトで保管するバックアップ原則。 | NIST NCCoE ガイドライン |

| IT-BCP | 情報システムを中心に据えた事業継続計画。 | NISC IT-BCPガイドライン |

| IRP | Incident Response Plan、インシデント対応手順書。 | CISA Incident Response Plan Basics |

| NIS2 | EU域内のサイバーセキュリティ強化指令第2版。 | 欧州委員会 NIS2指令 |

| サイバーセキュリティ基本法 | 日本の情報セキュリティ政策の基本法。 | 内閣官房『サイバーセキュリティ基本法』 |

| 三段階オペレーション | 平常時・無電化時・停止時の3フェーズ運用。 | MLIT BCPガイドライン |

| 港湾BCP | 港湾機能を守るための事業継続計画。 | 国土交通省 港湾BCPガイドライン |

| 業務継続補助金 | BCP策定・強化に対する政府の補助金制度。 | 内閣官房『事業継続力強化計画』 |

| シグナルマスキング | 特定のシグナルを一時的に無効化する技法。 | 経済産業省 工場システムガイドライン |

はじめに

Linuxシステムを運用する上で、シグナルによる割り込みは避けて通れない現象の一つです。特に、システムが特定の処理を行っている最中に割り込みが発生すると、エラーとして「EINTR(Interrupted system call)」が返されることがあります。このエラーは一見すると単なる一時的な中断に過ぎませんが、適切に理解し対処しなければ、システムの安定性やデータの整合性に影響を及ぼす可能性があります。 本記事では、EINTRエラーの基本的な定義や原因をわかりやすく解説し、具体的な事例や対応策について詳しく紹介します。システム管理者やIT部門の方々が日常的に直面し得るこの問題に対して、安心して対処できる知識を身につけていただくことを目的としています。システムの信頼性を保つために、どのようにエラーを検出し、適切に対応すればよいのか、そのポイントを丁寧に解説します。

EINTR(Interrupted system call)エラーは、システムコールがシグナルによって中断された場合に返されるエラーです。システムコールとは、アプリケーションがOSに対して何らかの操作を依頼するための仕組みであり、ファイルの読み書きやネットワーク通信などが含まれます。これらの操作中にシグナルが発生すると、処理が中断され、エラーコードとしてEINTRが返されることがあります。 このエラーの根本的な原因は、シグナル処理の仕組みにあります。シグナルは、システムやアプリケーションに対して特定のイベントを通知するための仕組みであり、たとえばタイマーの経過や外部からの割り込みなどがあります。シグナルが発生すると、OSは現在実行中のシステムコールを中断し、シグナルハンドラーと呼ばれる処理を呼び出します。その後、処理が終了すると、システムコールの再試行やエラーの返却に進みます。 ただし、シグナルによる中断は一時的なものであり、適切な対処を行えばシステムの安定性やデータの整合性に悪影響を及ぼすことはありません。重要なのは、システムコールがEINTRを返した場合に、それをどのように処理し、必要に応じて再試行やエラー処理を行うかです。システム管理者や開発者は、この基本的な仕組みを理解し、適切なエラー処理を実装することが、システムの信頼性向上につながります。 この章では、EINTRエラーの定義とその背景にあるシグナルの仕組みについて解説しました。次章では、実際に遭遇した具体的な事例や、どのように対応すれば良いのかについて詳しく見ていきます。

EINTRエラーは、実務の中でしばしば遭遇するものであり、具体的な事例を通じてその対処法を理解することが重要です。たとえば、長時間にわたるネットワーク通信やファイル操作を行うシステムでは、シグナルの発生頻度が高くなることがあります。こうした状況下では、システムコールが繰り返しEINTRを返すことも珍しくありません。 実際のケースでは、システム管理者がファイルのバックアップやデータの読み書き処理中に、突然エラーが発生し処理が停止したことがあります。このとき、原因はシグナルによる中断であり、適切なエラー処理を行っていなかったために、処理が中断されたままになってしまった例もあります。こうした事例からわかるのは、EINTRが発生した場合に備え、再試行の仕組みを実装しておく必要性です。 対応策としては、システムコールからEINTRが返された場合に、処理を中断せずに同じ操作を再度試行するループを設けることが推奨されます。具体的には、エラーコードを確認し、「EINTRの場合は再度同じ処理を行う」というロジックを組み込むことです。また、シグナルハンドラー内で長時間の処理を避け、必要に応じて処理の中断と再開を適切に管理することも重要です。 こうした対処法は、システムの安定性やデータの整合性を保つために不可欠です。システム管理者や開発者は、これらの実践的な対応策を理解し、実装に役立てることが求められます。次章では、具体的なエラー処理のコード例や、システム設計時に気をつけるポイントについて詳しく解説します。

システムコールがEINTRを返した場合の具体的なエラー処理方法について理解を深めることは、信頼性の高いシステム設計において重要です。一般的なアプローチは、EINTRが返されたときに処理を中断せず、同じ操作を再度試みるループを実装することです。これにより、一時的なシグナルによる中断を吸収し、処理の継続性を確保できます。 具体的なコード例では、例えばファイルの読み書きやネットワーク通信において、システムコールの呼び出しをループ内に配置し、返り値を監視します。システムコールが成功した場合はループを抜け、エラーがEINTRであれば再試行します。その他のエラーが発生した場合は、適切なエラー処理やログ出力を行い、必要に応じて処理を中断します。このような設計により、シグナルによる一時的な中断に対して堅牢な対応が可能となります。 また、シグナルハンドラーの設計も重要です。シグナルハンドラーはできるだけ短時間で済むようにし、長時間の処理や複雑な処理を避けることが推奨されます。シグナルハンドラー内でフラグを立て、そのフラグをメイン処理側で監視して必要な対応を行う方法もあります。これにより、システムコールの中断と再試行のロジックをシンプルに保つことができます。 システム設計の段階では、エラー処理の一貫性と堅牢性を意識し、EINTRに対する適切な対処を組み込むことが重要です。こうした実装は、システムの安定性と信頼性を高めるだけでなく、障害発生時の迅速な復旧にも寄与します。次章では、実際のコード例や設計ポイントをさらに詳しく解説し、現場で役立つ具体的な対処法を紹介します。

EINTRエラーへの対処を実装する際には、システムコールの再試行ロジックを正しく組み込むことが不可欠です。具体的には、ループを用いてシステムコールを呼び出し、返り値を監視します。成功した場合は処理を次に進め、EINTRが返された場合は再度試行します。ただし、無限ループにならないように最大試行回数やタイムアウトを設けることも重要です。 また、エラー処理の一環として、EINTR以外のエラーも適切にハンドリングしなければなりません。たとえば、ファイルシステムのエラーやネットワークの切断など、システムの状態に応じて適切な対応を取る必要があります。これにより、システムの堅牢性と信頼性を高めることができます。 シグナルハンドラーの設計もポイントです。シグナルハンドラーはできるだけ短時間で処理を終えるようにし、長時間の処理や複雑な処理を避けることが望ましいです。例えば、シグナルが発生した際にフラグを立て、メインループ側でそのフラグを監視して必要な処理を行う方式を採用すると、システムの安定性を保ちつつ適切な対応が可能となります。 さらに、エラー処理のコード例では、次のような構造を取ることが一般的です。システムコールの呼び出しをループ内に配置し、返り値を確認します。成功した場合はループを抜け、EINTRの場合はループを継続します。その他のエラーの場合は、ログに記録し、必要に応じて処理を中断します。この設計により、シグナルによる一時的な中断に対して堅牢な対応が実現します。 こうした実装のポイントは、システムの安定性とデータの整合性を確保するために不可欠です。システム管理者や開発者は、これらの設計原則を理解し、現場での運用や開発に役立てることが求められます。適切なエラー処理を行うことで、システムの信頼性を高め、障害発生時の迅速な復旧を支援します。

システムのエラー処理において、EINTRの適切な対処はシステムの信頼性を維持する上で非常に重要です。エラーが発生した際に無理に処理を続行したり、エラーを無視したまま進めたりすると、データの破損やシステムの不安定化を招く恐れがあります。したがって、エラーコードを正確に判定し、再試行や適切なエラーメッセージの出力を行うことが基本となります。 具体的には、システムコールからEINTRが返された場合には、一定の条件下で再度同じ操作を試みるループ処理を導入します。このとき、再試行の回数や時間に制限を設けることで、無限ループに陥るリスクを避けることも重要です。また、他のエラーと区別し、致命的なエラーや回復不能な状態の場合には、適切にログを記録し、必要に応じて処理を中断する仕組みも必要です。 さらに、シグナルハンドラーの設計もポイントです。シグナルハンドラーはできるだけ短時間で済むようにし、長時間の処理や複雑な操作は避けるべきです。代わりに、シグナル発生時にフラグを立て、メインループ側でそのフラグを監視し、必要な対応を行う方法が効果的です。これにより、システムコールの再試行とエラー処理のロジックをシンプルに保ちつつ、システムの安定性を確保できます。 こうした対策を実装することで、システムの堅牢性が向上し、障害発生時の迅速な復旧や継続的な運用が可能となります。システム管理者や開発者は、これらの設計原則を理解し、実運用に反映させることが重要です。結果として、システムの信頼性とデータの整合性を守るための基盤が強化されるのです。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

本稿では、Linuxシステムにおいてシグナルによる割り込みが原因で返される「EINTR」エラーの理解と、その適切な対処法について解説しました。システムコール中にシグナルが発生すると、一時的に処理が中断され、エラーコードとしてEINTRが返されることがありますが、これはシステムの正常な動作の一部です。重要なのは、このエラーを適切に検知し、再試行やエラー処理を行うことで、システムの安定性とデータの整合性を維持できる点です。 具体的には、EINTRを検出した場合に同じ操作をループで再実行する設計や、シグナルハンドラーの短時間化とフラグ管理による安全な処理の切り分けが推奨されます。これらの対策により、システムは一時的な割り込みに対しても堅牢に動作し続けることが可能となります。システム管理者や開発者は、こうした基本的なエラー処理の仕組みを理解し、実装に反映させることが、システムの信頼性向上に直結します。 最終的に、EINTRエラーの正しい理解と対処は、システムの継続運用とデータの安全性を確保するための重要な要素です。適切なエラー処理を行うことで、システムの信頼性を高め、障害発生時の迅速な対応を可能にします。これらの知識と実践は、日常の運用においても役立つ基本的なスキルとなるでしょう。

システムの安定運用には、適切なエラー処理の実装と継続的な監視が不可欠です。もし、EINTRを含むシグナル割り込みに関する知識や対応に不安を感じている場合は、専門のサポートやコンサルティングサービスの活用も検討してみてください。正しい対処法を習得し、システムの信頼性を高めることが、結果的にビジネスの継続性とデータの安全性を守ることにつながります。私たちは、システムの安定性向上に寄与できる情報やサポートを提供しています。ご質問やご相談があれば、ぜひお気軽にお問い合わせください。

EINTRエラーの取り扱いにあたっては、いくつかの重要なポイントを押さえておく必要があります。まず、シグナルハンドラー内で長時間の処理や複雑な処理を行わないことです。シグナルハンドラーはできるだけ短時間で済むよう設計し、フラグを立てるなどの間接的な方法でメイン処理側に通知するのが望ましいです。 次に、再試行ループを実装する際には、無限ループに陥らないように最大試行回数やタイムアウトを設定することが重要です。これにより、何らかの原因でEINTRが頻繁に発生し続ける状態でも、システムの応答性や安定性を維持できます。 また、エラー処理を行う際には、EINTRだけでなく他のエラーも適切にハンドリングし、必要に応じてログ出力や通知を行うことが推奨されます。これにより、障害の早期発見や原因究明に役立ち、システムの信頼性向上につながります。 さらに、シグナルの種類や発生タイミングに注意し、特定のシグナルが頻繁に発生する場合は、その原因を調査し、適切な対策を講じることも重要です。例えば、不要なシグナルを無効化したり、システムの負荷を軽減したりすることで、エラーの発生頻度を抑えることが可能です。 これらの注意点を踏まえた設計と実装を行うことで、システムの堅牢性と信頼性を高めることができ、予期せぬシステムエラーによる影響を最小限に抑えることが可能となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。