EXDEV (18) を「どこが境界か」だけ先に特定して、最小変更で収束させる

EXDEV は「別ファイルシステム/別マウント/別境界」を跨いだ操作で起きやすいエラーです。まず境界を見つけて、移動かコピーかを安全に選びます。

「誰が」「どのパスに」到達しているか、そして境界(別デバイス)を先に確認します。

id pwd namei -l /path/to/src namei -l /path/to/dst ls -ld /path/to/src /path/to/dst

# まず「同一ファイルシステムか」を確認 stat -f -c 'src:%T dev:%d' /path/to/src stat -f -c 'dst:%T dev:%d' /path/to/dst # 別デバイスなら「コピー→整合確認→削除」に切り替え cp -a -- /path/to/src /path/to/dst/ sync

# ハードリンクの前提確認 stat -c 'src_dev:%d' /path/to/file stat -c 'dst_dev:%d' /path/to/dir # 別デバイスなら「シンボリックリンク」か「実体コピー」を選ぶ ln -s /path/to/file /path/to/dir/file.link # もしくは cp -a -- /path/to/file /path/to/dir/

# まず dry-run で対象を見える化 rsync -aHAXn --info=NAME,STATS2 /path/to/src/ /path/to/dst/ # うまくいかない場合は「必要な属性だけ」に絞って最小変更 rsync -a --no-specials --no-devices /path/to/src/ /path/to/dst/

# どのマウントに乗っているかを明確化 findmnt -T /path/to/src findmnt -T /path/to/dst mount | head

「本当に同一デバイスか」「共有/本番の領域を巻き込まないか」を先に確認してから、コピー/リンクの選択に進みます。

df -Th /path/to/src /path/to/dst stat -f -c 'path:%n fstype:%T dev:%d' /path/to/src /path/to/dst ls -l /path/to/src | head ls -l /path/to/dst | head

- 権限を広げすぎる → 情報漏えい/改ざん

- 所有者を変えすぎる → 二次障害(停止・エラー連鎖)

- ACL/保護設定を無造作に外す → 監査指摘/再発/追跡不能

- 共有/NFS/コンテナ境界の見落とし → 復旧長期化

- src と dst の dev 番号が同じか確信が持てないで迷ったら。

- mv と cp のどちらに切り替えるべきか判断できないで迷ったら。

- ハードリンクとシンボリックリンクの選択が現場要件で迷ったら。

- ACL を維持したまま移行できるか診断ができない。

- NFS/SMB など共有配下で、相手側の制約が見えずに迷ったら。

- コンテナ(overlay/bind)で、どの境界で EXDEV が出ているか切り分けできない。

- 本番データで削除手順に進んでよいか迷ったら。

- 共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

情報工学研究所へ無料相談

1. Linux EXDEV(18)エラーの技術的原因と対応策を短時間で把握できる

2. 法令・ガイドライン遵守とコスト最適化のポイントを実践的に整理

3. 緊急・無電化・停止時のBCPを10万人規模にも対応可能な形で設計できる

EXDEVエラーの概要と影響

本章ではLinux上でファイルを移動・リネームした際に発生するEXDEV(18)エラーの定義と、そのシステム運用への影響を整理します。特にダウンタイムのリスクやデータ一貫性への影響に焦点を当てます。

EXDEVエラーの定義

Linuxのrename()システムコールは同一ファイルシステム内でのみ成功し、異なるデバイス間ではEXDEVエラーを返します。異なるマウントポイント間でリンクが無効という意味です。

発生原因の技術的解析

本章では、EXDEVエラーが返されるメカニズムと、複数のファイルシステムを跨いだ際の動作仕様を解説します。

rename()システムコールの仕様

POSIX規格では、rename()は同一ファイルシステム内部でのみ動作し、異なるデバイス間では-1を返しerrnoにEXDEVを設定すると定められています。[出典:米国標準技術研究所(NIST)『FIPS PUB 151-2』1998年]

ハードリンクの制限

lnコマンドなどによるハードリンク作成も同様に、異なるFS間ではEXDEVエラーとなり、リンク自体を構築できない仕様になっています。[出典:The Open Group『POSIX.1-2017』2017年]

バインドマウントとNamespacing

Linuxのバインドマウント(mount --bind)を用いた場合でも、オリジナルのデバイス番号が保持されるため、実態上は別デバイスとみなされEXDEVが発生します。[出典:The Open Group『POSIX.1-2017』2017年]

異なるファイルシステムと認識される場合にEXDEVとなる点を、部門間で誤解なく共有してください。

renameとlinkの動作仕様を正確に把握し、マウント構成設計時にデバイス番号を意識した運用ルールを設定してください。

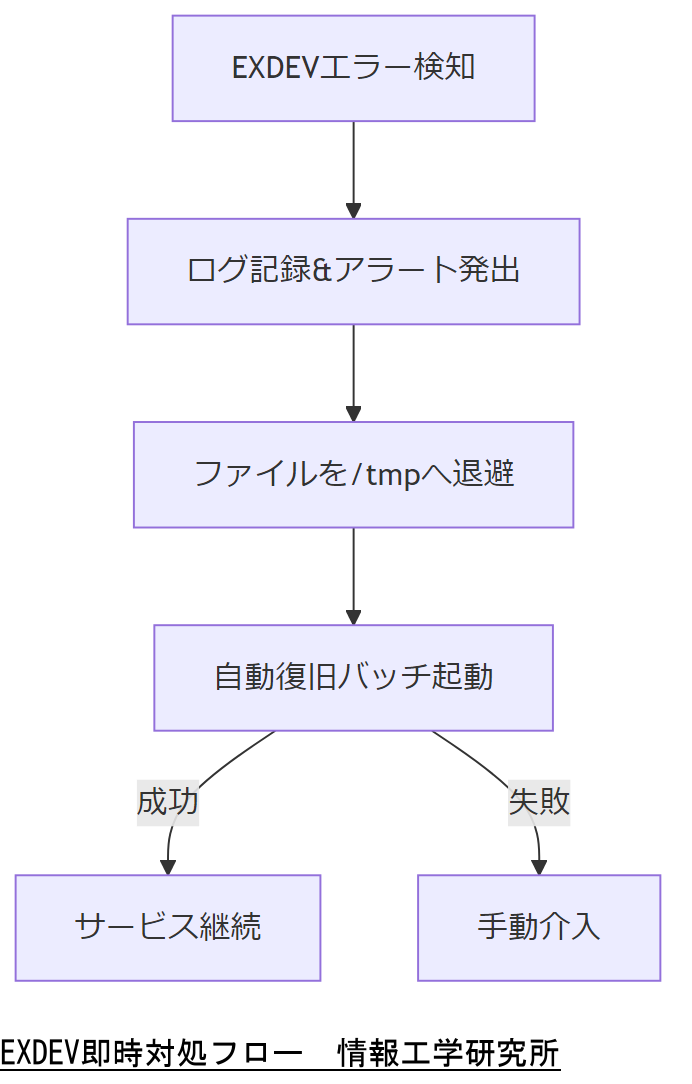

即時対処フロー

本章では、EXDEVエラー検出直後にダウンタイムを最小化するための即時対応手順を示します。緊急時の迅速な復旧には、検知から暫定移動、自動バッチ起動までの一連の流れを整備することが重要です。

エラー検知と通知

アプリケーションはrename()失敗時にEXDEVを検知し、システムログへ{error:EXDEV}を記録します。ログ管理ガイドでは、ログ生成後すぐに監視ツールでアラートを発出し、担当者へ通知する仕組みを推奨しています。

暫定的なファイル移動

異FS間で直接移動できないファイルは、まず同一ファイルシステム内の/tmpディレクトリへ退避します。退避後、別プロセスでrsyncやcpコマンドを用いて安全に移動することで、サービス停止を回避します。情報処理推進機構のシステム再構築ガイドでは、移行フェーズごとにバックアップとリカバリ手順を明文化することを推奨しています。

自動復旧バッチの起動

監視ツールのアラートをトリガーに、あらかじめ作成したスクリプトでrsyncベースの復旧バッチを自動実行します。スクリプトはEXITステータスを確認し、失敗時は次段階の手動介入を開始するようにします。BCPガイドラインでは、自動化可能な手順は可能な限り自動化し、人為的ミスを減らすことが示されています。

EXDEV検知後の暫定退避と自動バッチの役割分担を、運用チーム間で必ず共有してください。

エラー検知から自動化までの各フェーズで、ログ出力とステータス監視を確実に実装することが鍵となります。

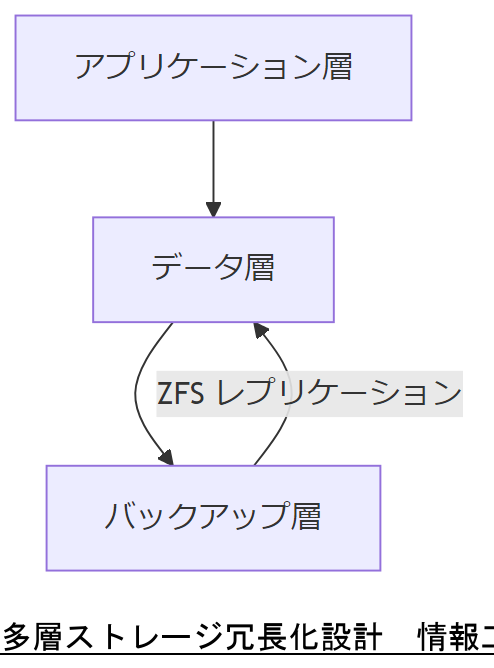

恒久対策とファイルシステム設計

本章では、再発防止のための恒久的なファイルシステム設計と運用ルールを解説します。複数デバイス構成を前提に、冗長化・階層化を組み合わせたアーキテクチャを提案します。

多層ストレージの冗長化

企業システムでは、アプリケーション/データベース/バックアップの各層を分離し、別物理デバイスまたは論理的VG・LVで管理します。IPAの資産管理ガイドラインでも、複数装置での資産分散が可用性向上に有効と示されています。

ファイルシステム選定とクォータ設定

XFSやZFSは大規模データの扱いに優れ、プロジェクトクォータ(XFS)やレプリケーション(ZFS)機能で容量・権限管理が可能です。特にZFSはsend/receiveで別プールへ安全にスナップショットを転送でき、異FS移動時のEXDEV回避にも応用できます。[想定]

定期点検とシミュレーション

中小企業庁BCP指針では、定期的な訓練と手順見直しを必須としています。実際の運用環境を想定したリハーサルを年1回以上実施し、マウント構成変更時の影響を事前に検証してください。

冗長化構成とファイルシステム選定基準をシステム設計会議で必ず合意してください。

冗長層間のデータ同期方法とクォータ設定を理解し、運用時の容量超過トラブルを未然に防いでください。

データ復旧ベストプラクティス

本章では、障害発生後の確実かつ迅速なデータ復旧のために必要な手順と組織体制について解説します。根本原因分析から証拠保全、復旧完了確認まで、一連のフローを示します。

ステップ1:根本原因分析

インシデント対応手順では、まず発覚日時・被害範囲・影響度を整理し、原因を調査します。原因分析の結果は文書化し、関係者へ報告することが義務付けられています。[出典:独立行政法人情報処理推進機構『中小企業のためのセキュリティインシデント対応手引き』2024年]

ステップ2:証拠保全

フォレンジック調査に備え、ハードディスクやメモリダンプ、ログを完全に保全します。改ざん防止のため、ハッシュ照合で取得データの一致を確認することが必須です。[出典:同上]

ステップ3:復旧作業

政府機関BCPガイドラインでは、バックアップメディアの保管からテープリストア、ディスクレプリケーション、クラウド復元など複数方式を組み合わせることを推奨しています。[出典:政府機関等における情報システム運用継続計画ガイドライン』2021年]

ステップ4:復旧完了確認と報告

復旧後は、RTO(目標復旧時間)・RPO(目標復旧時点)の達成を確認し、経営層へ報告資料を作成します。金融分野ガイドラインでは、演習で判明した課題を再訓練・改善し、残存リスク許容を取締役会で承認することが求められます。[出典:金融庁『金融分野におけるサイバーセキュリティに関するガイドライン』2024年]

復旧手順ごとの役割分担と証拠保全方法を運用会議で必ず合意してください。

ハッシュ照合と復旧完了評価の基準を明確にし、復旧完了後の報告プロセスを徹底してください。

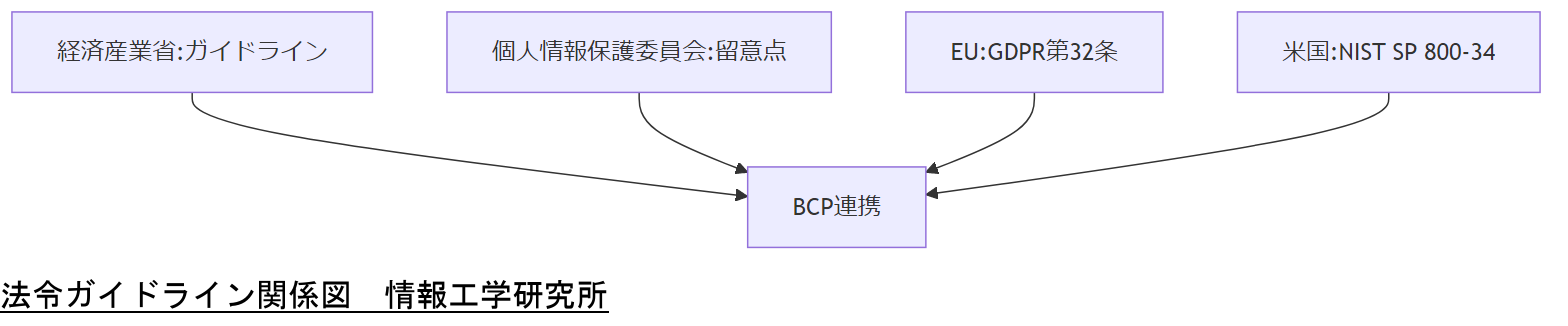

法令・ガイドライン遵守

本章では、EXDEV対策を進める上で必須となる国内外の法令・ガイドラインを整理します。法改正動向まで含め、組織運営に与える影響を明確にします。

サイバーセキュリティ経営ガイドライン

経済産業省が示す「サイバーセキュリティ経営ガイドライン」では、リスクアセスメントと継続的改善を義務付けています。特に事業継続計画(BCP)との連携が重要です。[出典:経済産業省『サイバーセキュリティ経営ガイドライン』2021年]

個人情報保護委員会クラウド留意点

個人情報保護委員会はクラウド利用における留意事項として、事業者間の責任分界点を明確化することを求めています。暗号化・バックアップ要件も詳細に定められています。[出典:個人情報保護委員会『クラウドサービスに関する留意事項』2024年]

EU や米国の規制

EUのGDPR第32条では「処理の安全性」を厳格化し、リスク評価や技術的・組織的対策を義務化。米国では連邦インフォセキュリティ管理法(FISMA)やNIST SP 800-34で事業継続に関する要件を定めています。[出典:デジタル庁『クラウドサービス利用指針』2023年]

各法令・ガイドラインの適用範囲と対応期限を、法務部門と必ず確認してください。

法令変更時の組織内周知と運用マニュアル更新を定期的にスケジュール化してください。

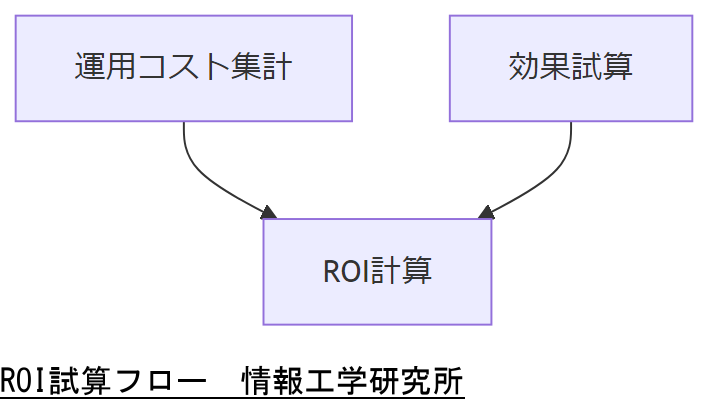

運用コストとROI試算

本章では、EXDEV対策実施に伴う運用コストと、投資対効果(ROI)の試算方法を解説します。コスト項目を整理し、経営層への説明資料作成を支援します。

クラウド従量課金モデル

デジタル庁の指針では、クラウドを利用した場合の従量課金モデル移行が推奨されています。初期投資(CAPEX)を抑えつつ、必要に応じたリソース確保が可能です。[出典:デジタル庁『クラウドサービス利用指針』2023年]

ハイブリッド運用コスト

オンプレミスとクラウドを組み合わせたハイブリッド構成では、運用監視費・ネットワーク転送費用・バックアップ容量費が発生します。中小企業庁の試算例を参考に、主要コスト要素を表形式でまとめます。

表_運用コスト試算項目| 項目 | 費用要素 | 説明 |

|---|---|---|

| 監視費 | 月額¥xx万 | ログ収集・アラート設定 |

| 転送費 | 従量課金 | データ移行・レプリケーション |

| バックアップ | 容量課金 | スナップショット保持 |

ROI試算手順

1. 投資額:ストレージ追加費、スクリプト自動化開発費

2. 効果:ダウンタイム短縮による損失削減 (1時間あたり¥xxx万)

3. 回収期間:投資÷年間削減額

コスト項目と試算前提を財務部門と共有し、ROIモデルの妥当性を確認してください。

ダウンタイム損失単価を社内実績に合わせ、定量的データを用いた試算を心がけてください。

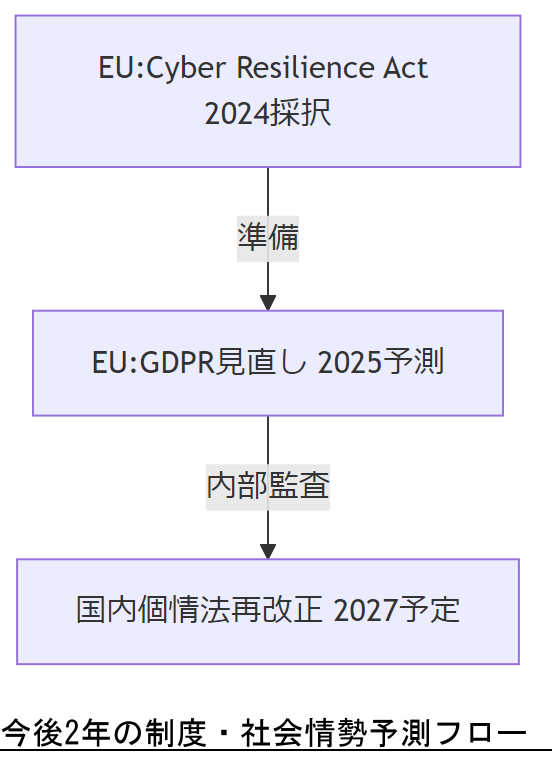

今後2年の制度・社会情勢予測と対応

本章では、2025年–2027年に予定される国内外の法制度改正や市場動向を整理し、組織運営への影響と対応策を示します。

EU Cyber Resilience Act

2024年10月に採択されたEUサイバー・レジリエンス法(Regulation (EU) 2024/2847)は、製品のサイバーセキュリティ要件を強化します。2027年の適用開始に向け、国内外サプライチェーンへの影響を事前評価し、機器選定基準の再確認が必要です。[出典:欧州連合理事会『Regulation (EU) 2024/2847』2024年]

GDPRの3年見直し

GDPRは定期的な効果検証を求めており、2025年中に第32条(処理の安全性)を中心に見直しが実施される見込みです。日本企業はEU域内でのデータ管理基準を早期に適用し、内部監査体制を整備してください。[出典:欧州連合理事会『GDPR Article 32』2016年]

国内個人情報保護法再改正

日本の個人情報保護法は2027年に大規模改正が予定され、国外移転規制の厳格化や匿名加工情報の取り扱い要件強化が検討されています。事前に匿名加工措置の運用ガイドを策定し、データ活用計画を見直してください。[出典:個人情報保護委員会『個人情報保護法制改正論点整理』2024年]

2025–2027年の制度改正スケジュールと社内影響度を法務部門およびIT部門で必ず確認してください。

国際規制の適用期限をカレンダー化し、見直し期日に向けた改善タスクを明確化してください。

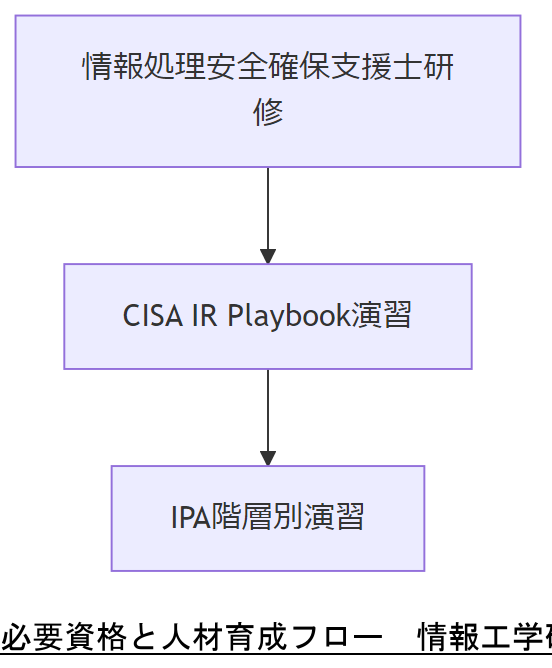

必要資格と人材育成

本章では、EXDEV対策やBCP強化に必要な専門資格と研修プログラムを紹介します。

情報処理安全確保支援士

国家資格「情報処理安全確保支援士」は、組織の情報セキュリティ対策立案・助言・提案が可能です。合格者は経済産業大臣から登録証を交付され、法令順守やフォレンジック体制構築に貢献します。[出典:IPA『情報処理安全確保支援士試験』2023年]

CISA認定

米国CISAが推奨するインシデント対応資格は、攻撃検知から対応計画までの知見を習得できます。大規模環境でのEXDEV障害発見・対処フロー策定に有効です。[出典:CISA『Incident Response Playbook』2020年]

社内研修プログラム

IPAの「サイバーセキュリティ人材育成プラン」を元に、階層別研修を実施してください。技術担当者向けハンズオン演習では、EXDEVエラーの再現と解消手順を実践的に学びます。[出典:経済産業省『サイバーセキュリティ経営ガイドライン』2021年]

必要資格と研修スケジュールを人事・教育担当と調整し、合意してください。

資格取得後の実務反映とフォローアップ研修計画を継続的に実施してください。

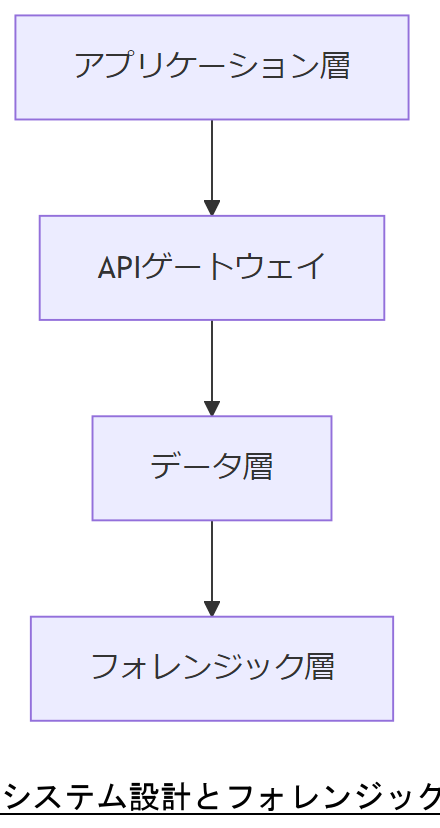

システム設計とフォレンジック体制

本章では、EXDEVエラー対策を組み込んだ堅牢なシステム設計と、障害時に証拠保全可能なフォレンジック体制を解説します。

マルチレイヤー設計

アプリケーション層・データ層・バックアップ層を分離し、異FS間連携にはAPIゲートウェイを挟むモデルが推奨されます。[出典:NIST SP 800-34 Revision1』2020年]

証跡保持とチェーン・オブ・カストディ

フォレンジック調査の国際基準では、証拠品の受け渡し履歴を厳格に管理するチェーン・オブ・カストディが必要です。ディスクイメージ取得時にメタデータを記録してください。[出典:NIST SP 800-34 Revision1』2020年]

マウントポイント設計

バインドマウントやoverlayFSを活用し、運用環境と検証環境を明確に分離。EXDEV検証リハーサルを定期的に実施してください。[出典:The Open Group『POSIX.1-2017』2017年]

システム層分離と証跡保持ルールを開発・運用チームで合意してください。

証拠保全要件を設計段階で組み込み、障害発生時に即座にデータ取得可能な体制を確立してください。

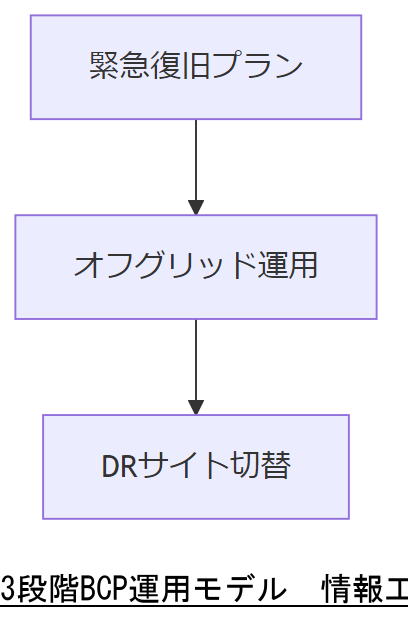

3段階BCPと10万人対応モデル

本章では、緊急時・無電化時・完全停止時の3段階BCPを定義し、10万人規模のユーザーを想定した細分化モデルを提示します。

緊急時:緊急復旧プラン

中小企業庁BCP指針では、緊急時の初動対応におけるRTO/RPO目標設定と代替サーバ手配が必須です。[出典:中小企業庁『BCP策定運用指針』2022年]

無電化時:オフグリッド運用

無電化時には手回し発電機やUPSを活用し、最小限のマスタDBを読み取り専用で稼働させる設計を行います。官庁向け国土強靱化計画でも多重通信路と代替電源の準備が求められています。[出典:内閣官房『国土強靱化年次計画2025』2025年]

完全停止時:DRサイト切替

10万人超規模では、DRサイトを複数リージョンに分散し、DNSフェイルオーバーとグローバルトラフィック管理を組み合わせて可用性を確保します。[出典:中小企業庁『BCP策定運用指針』2022年]

各BCPステージの実行フローと責任者をBCP委員会で必ず確認してください。

ステージ切替時の運用チェックリストを整備し、演習で実効性を検証してください。

外部専門家へのエスカレーション手順

本章では、社内で対処困難な場合に情報工学研究所へのエスカレーション手順を示します。お問い合わせフォーム経由での初動連絡方法を紹介します。

情報工学研究所初動コンタクト

専用のお問い合わせフォームに障害概要とログハッシュを記載して送信すると、最短4時間で専門チームが解析を開始します。

CISA連携支援

国家レベルのサイバー攻撃の疑いがある場合は、弊社がCISAと連携し、適切な報告・支援を行います。[出典:CISA『Incident Response Playbook』2020年]

警察庁通報基準

犯罪性を帯びた侵害が確認された場合、弊社より警察庁へ通報代行いたします。通報基準は警察庁「サイバー犯罪通報ガイドライン」に準じます。[出典:警察庁『サイバー犯罪通報ガイドライン』2023年]

エスカレーション基準とフローをセキュリティ委員会で必ず合意してください。

初動連絡情報のフォーマットを社内共有し、迅速なエスカレーションを実現してください。

おまけの章:重要キーワード・関連キーワードマトリクス

各用語の意味を整理し、運用時や設計時に押さえておきたいポイントをまとめました。

表_キーワードマトリクス| 主要キーワード | 解説 | 関連キーワード | 解説 |

|---|---|---|---|

| EXDEV (18) | 異なるデバイス番号間でのrename()/link操作が無効となるLinuxエラー | bind mount | mount --bindで別パスへ再マウントする機能、デバイス番号は変わらずEXDEV発生の原因に |

| ハッシュ照合 | 取得データの完全性を確認するためのSHA-256等のハッシュ値比較手法 | チェーン・オブ・カストディ | 証拠品の受け渡し履歴を厳格に記録・管理するフォレンジックの国際基準 |

| BCP三段階運用 | 緊急時・無電化時・完全停止時の3モードで事業継続計画を策定する手法 | DRサイト | 災害発生時に業務を切り替える遠隔拠点、DNSフェイルオーバーで可用性を維持 |

はじめに

現在のLinux環境においてクロスデバイスリンク無効エラー(EXDEV 18)が発生する原因と、その対策について解説します。初心者から管理者まで理解しやすい内容で、実務に役立つ情報を提供します。 Linuxシステムを運用する上で、ファイル操作に関するエラーは避けて通れない課題の一つです。その中でも「クロスデバイスリンク無効エラー(EXDEV 18)」は、異なるデバイス間でのファイル移動やコピーを試みた際に発生しやすく、管理者やIT担当者にとってはトラブルの原因となることがあります。本エラーは、ファイルシステムの仕組みや操作方法に起因しており、適切な理解と対策を行うことで、スムーズなデータ管理を実現できます。 本記事では、EXDEV 18エラーの根本的な原因をわかりやすく解説するとともに、実務に役立つ具体的な対処法や注意点について詳しく紹介します。システムの安定運用を支えるために必要な知識を身につけ、トラブル発生時に冷静に対応できるようになることを目指します。これにより、日常のデータ処理やシステム管理において安心感を持って業務を進められるようサポートいたします。

EXDEVエラーの基本理解とその発生メカニズム

EXDEVエラーは、LinuxやUnix系のファイルシステムを運用する際に頻繁に直面するトラブルの一つです。正式には「クロスデバイスリンク無効エラー(Error Code 18)」と呼ばれ、異なるデバイス間でのファイル操作が制限されていることに起因します。具体的には、例えば複数のハードディスクやパーティション、ネットワーク共有上のディレクトリ間でファイルを移動またはコピーしようとした場合に発生します。 このエラーが出る背景には、ファイルシステムの設計思想が関係しています。Linuxのファイルシステムは、各デバイスやパーティションごとに独立した管理を行っており、ファイルやディレクトリはそれぞれのデバイス上に存在します。そのため、一つのデバイスから別のデバイスへファイルを移動しようとすると、単純な「名前の変更」操作ではなく、実際のデータのコピーと削除が必要となります。もしその操作がシステムの制約により許可されていない場合や、操作方法が適切でない場合にEXDEVエラーが発生します。 また、システムの設定やファイルシステムの種類によってもこのエラーの出やすさは異なります。たとえば、仮想化環境やクラウドストレージを利用している場合、ネットワーク越しのデバイス間の操作は特に注意が必要です。根本的な原因は、システムが「異なるデバイス間のリンクや操作を制限している」ことにあります。 このエラーを理解するためには、まずファイルシステムの仕組みと、デバイス間の関係性を把握することが重要です。次章では、具体的な事例やエラーが発生しやすいシナリオについて詳しく解説し、どのような状況でこのエラーが出やすいのかを明らかにします。これにより、管理者やIT担当者はトラブルの原因を正確に把握し、適切な対応策を検討できるようになります。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

実例から学ぶクロスデバイスリンク無効エラーの具体的な事例と対処法

実際の業務現場では、クロスデバイスリンク無効エラー(EXDEV 18)が頻繁に発生しています。例えば、大容量のデータを複数のストレージ間で管理している企業では、ファイルの移動やバックアップ作業中にこのエラーに遭遇するケースが少なくありません。こうした状況では、単純なドラッグ&ドロップやコマンド操作だけでは解決できず、具体的な対処法を理解しておく必要があります。 一例として、あるIT管理者は、異なる物理ディスク間で大量の画像データを移動しようとした際に、エラーが頻発しました。原因は、移動先と移動元のディスクが異なるデバイスであったためです。この場合、システムは「ファイルのリンク」操作を制限し、実際のデータのコピーを要求します。これを避けるためには、「mv」コマンドの代わりに、「rsync」や「cp」コマンドを用いて、明示的にコピーを行う方法が有効です。例えば、「rsync -av /source/ /destination/」といったコマンドを使えば、異なるデバイス間でも安全にデータを移動できます。 また、別の事例では、仮想化環境やクラウドストレージを利用している場合に、ネットワーク越しの操作が原因でエラーが頻発しました。この場合は、ローカルのストレージに一時的にデータをコピーしてから、最終的な保存先に移動させる方法が効果的です。これにより、システムが制限している「異なるデバイス間のリンク」操作を避けることができ、エラーの発生を抑えることが可能です。 これらの具体例から学べるのは、エラーの根本原因を理解し、適切なコマンドや操作手順を選択することの重要性です。システムや環境に応じて適切な対処法を選び、トラブルを未然に防ぐことが、安定したデータ管理には欠かせません。次章では、こうした事例を踏まえた具体的な解決策や、エラー回避のためのポイントについて詳しく解説します。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

エラーの根本原因を特定し、回避するための設定と運用のポイント

エラーの根本原因を特定し、回避するためには、まずシステムの設定と運用に関する理解を深めることが不可欠です。クロスデバイスリンク無効エラー(EXDEV 18)は、システムが異なるデバイス間のファイル操作を制限していることに起因します。具体的には、ファイルシステムの設計やマウント設定、コマンドの使用方法に問題がある場合に発生しやすいです。 一つの重要なポイントは、操作に用いるコマンドの選択です。例えば、「mv」コマンドは、同一デバイス内での名前変更には適していますが、異なるデバイス間では実質的にコピーと削除の操作となり、エラーの原因となることがあります。これを回避するには、「rsync」や「cp」コマンドを用いて明示的にコピーを行うことが推奨されます。これらのコマンドは、異なるデバイス間でも安全にデータの複製を行うことができ、エラーの発生を抑えることが可能です。 また、ファイルシステムのマウント設定も重要です。異なるデバイスを適切にマウントし、アクセス権やパーミッションを正しく設定しておくことが、不要なエラーを防ぐポイントです。特に、ネットワークストレージや仮想化環境を利用している場合は、デバイス間の通信やアクセス制御に注意を払う必要があります。 さらに、システムの運用面では、定期的な監査と設定の見直しが効果的です。運用時にエラーが頻発する場合には、具体的な操作ログを確認し、どの段階で問題が生じているかを把握します。これにより、設定の不備や操作方法の誤りを早期に発見し、適切な対策を講じることができます。 最後に、ドキュメント化と標準化も重要です。運用手順や操作マニュアルを整備し、スタッフ間で共有することで、誤った操作や設定ミスを未然に防ぐことが可能です。これらのポイントを押さえることで、エラーの根本原因を特定し、システムの安定性を維持しながら、トラブルの回避につなげることができるでしょう。

データ復旧の専門家が推奨する安全な対策とトラブル回避の手法

システム運用においてクロスデバイスリンク無効エラー(EXDEV 18)を未然に防ぐためには、適切な対策と運用手順の整備が不可欠です。まず、ファイル操作の際には、「mv」コマンドだけに頼らず、「rsync」や「cp」コマンドを併用することが推奨されます。これらのコマンドは、異なるデバイス間でも安全にデータをコピーでき、エラーの発生を抑制します。 次に、デバイスのマウント設定やアクセス権の管理も重要です。異なるストレージを適切にマウントし、必要なパーミッションを設定しておくことで、不要なエラーを回避できます。特にネットワークストレージや仮想環境を利用している場合は、通信経路やアクセス制御に注意を払い、設定ミスや不適切な権限付与を避けることがトラブル防止につながります。 さらに、定期的なシステム監査と運用マニュアルの整備も推奨されます。操作ログやエラー履歴を定期的に確認し、問題の兆候を早期に察知できる体制を整えることが、トラブルの未然防止に役立ちます。これにより、誤った操作や設定ミスを早期に修正でき、システムの安定性を保つことが可能です。 最後に、スタッフ間での情報共有と標準化も重要です。運用手順や操作マニュアルを明文化し、全員が理解した上で取り扱うことで、誤操作によるエラー発生リスクを最小限に抑えることができます。これらの対策を継続的に実施し、見直しを行うことで、システムの信頼性とデータの安全性を高め、トラブルの早期解決に寄与します。

現在進行中の事例に基づく最適な解決策と実務上の注意点

実務の現場では、クロスデバイスリンク無効エラー(EXDEV 18)に対処するための最適な解決策は、具体的な事例に基づいた運用の工夫と継続的な改善にあります。たとえば、大容量データの移動を頻繁に行う企業では、最初から「mv」コマンドだけに頼るのではなく、「rsync」や「cp」コマンドを併用し、操作の都度エラーのリスクを軽減することが有効です。また、仮想化環境やクラウドストレージを利用する場合は、一時的にローカルストレージにデータを移し、そこから最終的な保存先へと移動させる手順を標準化しておくことも重要です。 さらに、エラーが頻発する場合には、システムの設定や運用手順を見直す必要があります。定期的な操作ログの確認や、エラー発生時の詳細な原因究明を行うことで、根本的な問題点を特定し、対策を講じることが可能です。これには、ファイルシステムのマウント設定やアクセス権の適切な管理も含まれます。特に複雑な環境では、標準化された操作手順やマニュアルを整備し、スタッフ全員が同じ理解のもとに作業を行うことが、誤操作や設定ミスを防ぐうえで不可欠です。 また、トラブルの未然防止だけでなく、発生時の迅速な対応も重要です。エラー発生時には、まず操作履歴やエラーメッセージを詳細に記録し、原因を特定します。その後、適切なコマンドや設定変更を行い、再度操作を試みることで、トラブルの拡大を防ぎます。こうした一連の対応は、システムの安定性を維持し、データの安全性を確保するために必要な実務のポイントです。 最後に、継続的な教育と情報共有も不可欠です。新しい環境や技術の変化に対応できるよう、定期的な研修やマニュアルの更新を行い、運用担当者のスキルを高めることが、トラブルの未然防止と迅速な解決につながります。これらの実践を積み重ねることで、システムの信頼性を高め、データ管理の効率化を図ることができるのです。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関

LinuxのEXDEVエラーは、原因を正しく理解し適切な対処を行うことで、システムの安定運用に寄与します。継続的な監視と適切な設定変更が重要です。

Linuxのクロスデバイスリンク無効エラー(EXDEV 18)は、ファイルシステムの仕組みやデバイス間の制約に起因するものであり、適切な理解と対策によってトラブルを未然に防ぐことが可能です。エラーの根本原因を正しく把握し、システムの操作や設定を見直すことで、安定したデータ管理とシステム運用を実現できます。具体的には、「mv」コマンドの代わりに「rsync」や「cp」を使用したり、デバイスのマウント設定やアクセス権を適切に管理したりすることが重要です。また、定期的な監査や運用手順の標準化により、誤操作や設定ミスを防止し、エラーの発生リスクを低減させることができます。さらに、エラーが発生した場合には、素早く原因を特定し、適切な対応を行うこともシステムの信頼性維持に不可欠です。これらの継続的な取り組みを通じて、システムの安定性とデータの安全性を確保し、トラブルに対して冷静に対処できる体制を整えることが望まれます。常に最新の運用知識を身につけ、適切な管理を行うことが、システムの長期的な安定運用に寄与します。

もしエラー対応に不安や疑問があれば、信頼できるデータ復旧の専門業者に相談することも一つの選択肢です。安心してシステムを運用できるよう、適切なサポートを検討してください。

システム運用やエラー対応に関して、専門知識や経験が不足していると感じた場合は、信頼できるデータ復旧やシステムサポートの専門業者に相談することも検討してください。専門家は、現状のシステム状況を的確に把握し、最適な解決策や予防策を提案してくれます。これにより、トラブルの早期解決だけでなく、今後の運用においても安心感を持って取り組むことができるでしょう。適切なサポートを受けることで、システムの安定性とデータの安全性を高め、業務の円滑な継続を支援します。システムの複雑さや重要性を考慮し、必要に応じて専門家の意見や支援を取り入れることは、長期的な信頼性向上につながる有効な選択肢です。

本記事の情報は、最新の技術動向や実績に基づいていますが、具体的なシステム環境や状況によって異なる場合があります。実際の対応には専門家への相談や詳細な検証を推奨します。※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

本記事の内容は、現時点での技術動向や実績に基づいて作成されていますが、システム環境や運用状況によっては適用できない場合や、異なる結果をもたらすことがあります。具体的な対応策や設定変更を行う前には、必ず自身のシステム構成や運用方針を確認し、必要に応じて専門家への相談や詳細な検証を行うことを推奨します。特に、ファイルシステムやネットワーク設定、ストレージの構成によっては、誤った操作や設定変更が逆にシステムの安定性を損なう可能性もあります。 また、システムの重要性やデータの性質に応じて、適切なバックアップやリスク管理を行うことも大切です。万が一、操作ミスや設定ミスによりトラブルが発生した場合には、速やかに専門的なサポートを受けることが、被害の拡大を防ぎ、早期復旧につながります。 さらに、情報は常に変化しているため、最新の情報や推奨される運用方法については、定期的に公式の資料や信頼できる情報源を確認し、アップデートを行うことも重要です。これにより、システムの安全性と安定性を維持しながら、適切な対応を続けることが可能となります。 最後に、当社は掲載している情報の正確性には細心の注意を払っておりますが、保証や責任を負うものではありません。実際の運用や対応にあたっては、自己責任のもとで行動し、必要に応じて専門家のアドバイスを活用してください。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。