- Linuxアプリケーション開発中のEINVAL異常検知と原因特定手順の習得

- 法令順守およびBCP観点でのログ保全・復旧設計の具体策 [出典:内閣府『事業継続ガイドライン』令和5年]

- 経営層への投資対効果説明に必要な費用試算とリスク低減指標

エラー概要と影響評価

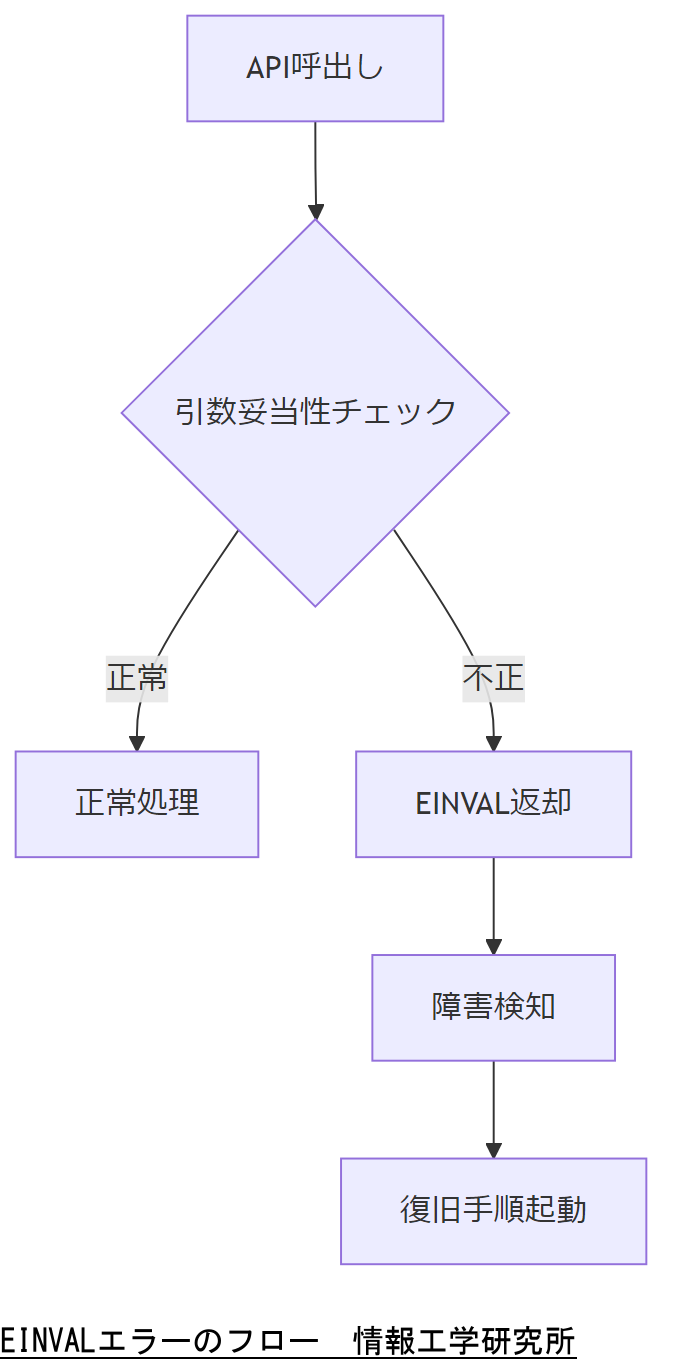

本章では、LinuxシステムにおけるEINVAL(エラー番号22: 不正な引数)の発生メカニズムと、業務システムへの影響範囲を整理します。EINVALは、システムコールに渡された引数が仕様と異なる際に返される標準エラーです【出典:内閣府『事業継続ガイドライン』令和5年】。 引数検証が不十分なアプリケーションやミドルウェアでは、API呼び出し直後に異常終了し、サービス停止やデータ一貫性破壊を招くおそれがあります【出典:経済産業省『サイバーセキュリティ経営ガイドライン』令和4年】。 特に決済系・ログ集約系・リアルタイム制御系では、EINVALを契機に連鎖障害が波及し、復旧までのダウンタイムが長期化しがちです【出典:総務省『情報通信政策白書』令和5年】。エラー分類

EINVALは「用途外引数」「範囲外引数」「NULL参照」の3パターンに大別できます。用途外は想定外API呼び出し、範囲外はパラメータ上限を超過、NULL参照は必須引数欠如によるものです。業務影響例

- 決済システム:取引中断による売上損失

- ログ集約:証跡欠損によるコンプライアンス違反リスク

- 制御系:生産ライン停止による納期遅延

| 手順 | 所要時間目安 | 必要リソース |

|---|---|---|

| ログ確認→引数検証 | 30分 | 運用担当1名 |

| コード修正→再ビルド | 2時間 | 開発担当2名 |

| 再リリース→検証 | 1時間 | QA1名 |

EINVALの「不正引数」は開発/運用の境界で検出責任があいまいになりやすいため、開発担当と運用担当で検証責任を明確化してください。

引数チェックロジックは単体テストの範疇ですが、運用監視ログにもERROR番号22を捕捉する仕組みを追加し、開発運用の連携フローを構築してください。

リアルタイム検出:監視設計とログ要件

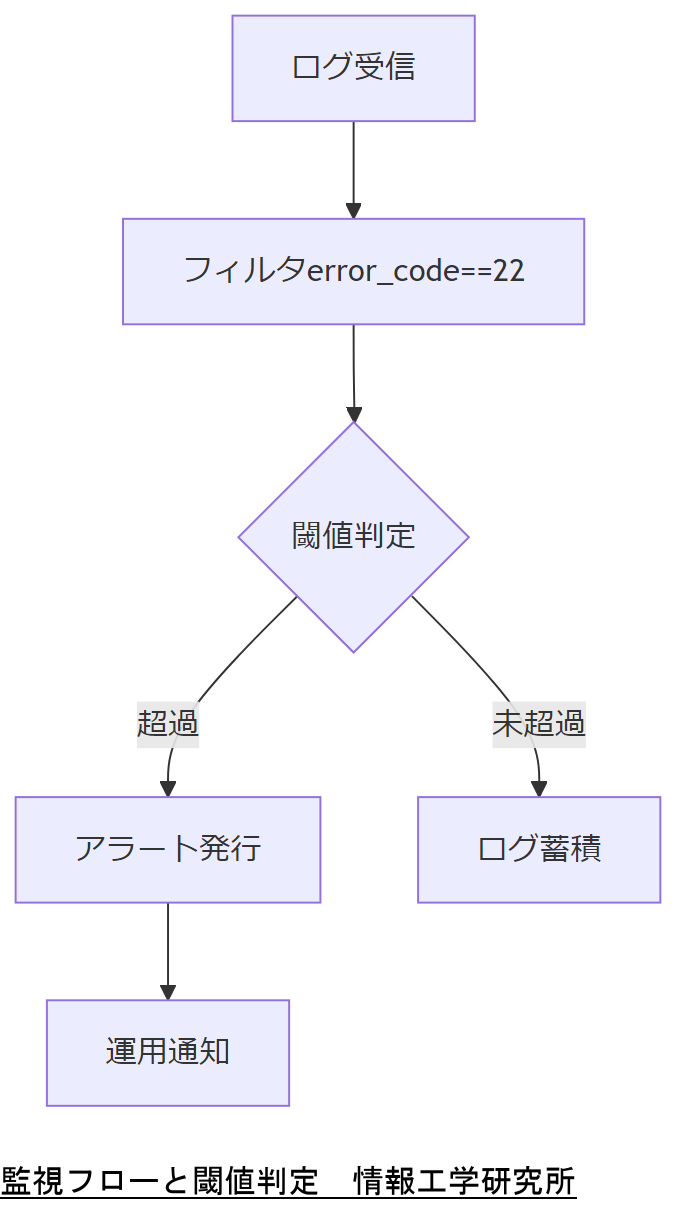

本章では、EINVAL発生を早期に検出し、自動アラートを実現する監視システム設計とログ要件を解説します。ログには少なくとも「呼び出し元プロセスID」「引数内容」「タイムスタンプ」を含め、改ざん防止としてWORM(書き込み一回)ストレージを推奨します【出典:情報処理推進機構『ログ管理ガイドライン』令和5年】。 監視には、syslog-ngやFluentdといった集中ログ収集基盤を採用し、エラー電文をリアルタイムにSIEMへ連携します【出典:内閣官房『サイバーセキュリティ戦略会議報告』令和4年】。 アラート閾値は「連続5回以上のEINVAL発生」など業務影響度を勘案し、False Positiveを抑制します。通知先は運用担当者だけでなく開発リーダーにもCC設定してください。ログ項目例

- timestamp: YYYY-MM-DDThh:mm:ssZ

- process_id: integer

- error_code: 22

- arg_values: [value1, value2,…]

- hostname: server01

| 条件 | 通知先 | 対応フェーズ |

|---|---|---|

| 同一プロセス 5 回連続 EINVAL | 運用チーム・開発リーダー | 一次対応 |

| 同一サーバ 1 分間 20 回 EINVAL | セキュリティ部門 | インシデント調査 |

ログ項目の漏れや閾値設定の甘さは誤アラートを招くため、運用チームと開発チームでログフォーマットを共同レビューしてください。

監視ルールは運用開始後もチューニングが必要です。初期設定後3ヶ月以内にアラート発生状況をレビューし、閾値や通知フローを改善しましょう。

フォレンジック:証跡保全と改ざん検知

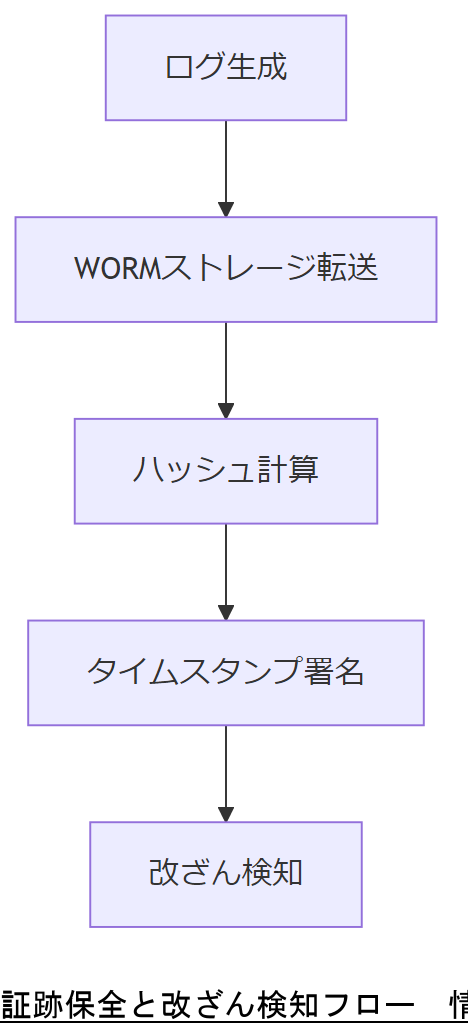

本章では、不正引数エラー発生時の証跡データを無改ざんで保全する方法と、改ざん検知のベストプラクティスを解説します。証跡保全には、WORM(Write Once Read Many)ストレージやデジタル署名付きログを活用し、改ざんリスクを排除します【出典:IPA『コンピュータセキュリティログ管理ガイド』平成19年】。 改ざん検知には、ハッシュチェーン方式を採用し、ログファイル間の連続性を担保するほか、タイムスタンプ付き電子署名で第三者検証を可能にします【出典:内閣官房『サイバーセキュリティ戦略会議報告』令和4年】。 フォレンジック分析の初動手順として、該当サーバのメモリダンプ取得、ログ・設定ファイルの複製を行い、専用検証環境で詳細調査を実施します【出典:NISC『政府機関等における情報システム運用継続計画ガイドライン』平成30年】。証跡保全ステップ

- WORMストレージへのログ自動転送

- ハッシュ計算とハッシュチェーン管理

- タイムスタンプ署名(RFC 3161 準拠)

| 手順 | ツール例 | ポイント |

|---|---|---|

| メモリダンプ取得 | LiME | 改ざんリスクゼロ化 |

| ログ複製 | rsync + --checksum | ハッシュ検証 |

| タイムスタンプ署名 | tsp-client | 第三者検証 |

証跡保全のためにはストレージとネットワーク設計が重要です。IT部門とセキュリティ部門で保全手順とアクセス権を共通認識化してください。

証跡データは格納後に閲覧・分析が発生します。復旧や解析を迅速化するため、検証環境へのデータ同期計画も併せて策定してください。

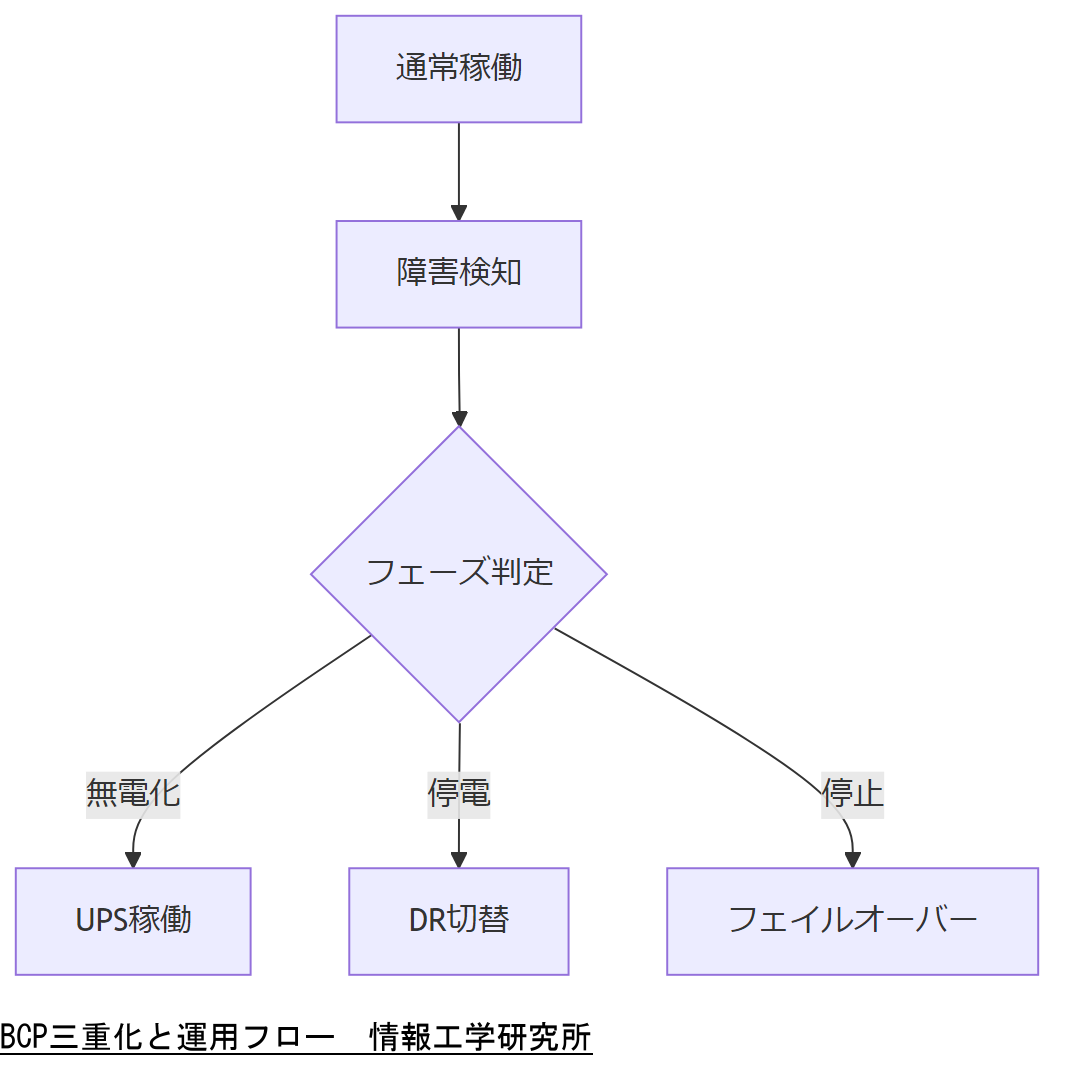

BCP基本設計:三重化と緊急時運用

本章では、データ保存の三重化と無電化・停電・システム停止時の3段階運用設計を紹介します。事業継続ガイドラインでは、オンサイト・オフサイト・クラウドの三拠点バックアップが推奨されています【出典:内閣府『事業継続ガイドライン』令和5年】。 無電化時にはUPS(無停電電源装置)で72時間稼働を保証し、非常用ディーゼル発電機の切り替え手順を明示します【出典:環境省『BCPの考え方について』平成28年】。 さらに、システム停止時には手動フェイルオーバー手順と定期訓練プログラムを設定し、運用チームが緊急対応を迅速に実行できるようにします【出典:NISC『IT-BCP策定モデル』平成30年】。三重化構成例

- オンサイト:プライマリNAS(RAID6)

- オフサイト:他拠点DRセンター

- クラウド:オブジェクトストレージ(WORM対応)

| フェーズ | 対応内容 | 所要時間 |

|---|---|---|

| 無電化 | UPS→発電機手動切替 | 5分 |

| 停電 | DRセンター切替テスト | 15分 |

| 停止 | 手動フェイルオーバー | 10分 |

BCPは策定後の運用訓練が肝要です。各フェーズの手順書を定期的にレビューし、全社訓練計画を策定してください。

設計段階では想定外障害を洗い出し、運用訓練で実践検証を繰り返してください。訓練結果をBCPに反映し、継続的改善を図りましょう。

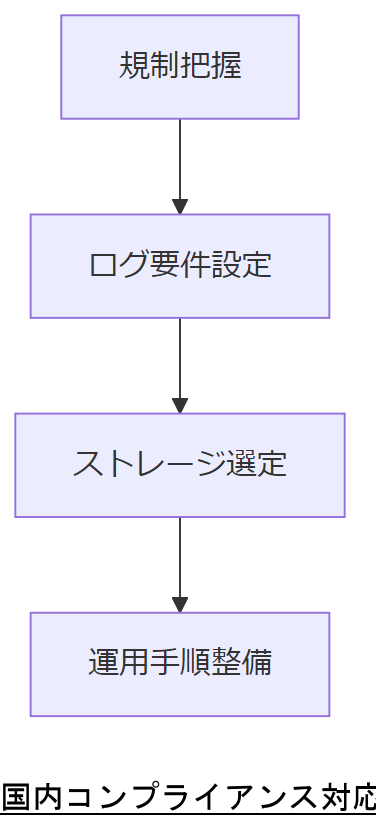

コンプライアンス(国内法)

本章では、Linux EINVAL 対策に関連する日本国内の法令・ガイドラインを整理し、遵守すべき要件と具体的対応策を解説します。ログ管理は個人情報保護委員会の「個人情報取扱事業者における安全管理措置等に関するガイドライン」に準拠し、ログ保持期間は原則6か月以上とします【出典:個人情報保護委員会『個人情報安全管理措置ガイドライン』令和3年】。 また、改ざん防止には電気通信事業法の告示で求められる「改ざん検知対策」と整合させ、WORM ストレージの導入を推奨します【出典:総務省『電気通信事業法に基づく保安規則運用指針』令和4年】。さらに、サイバーセキュリティ基本法の重要インフラ事業者の要件も確認し、インシデント発生時には72時間以内に政府機関への報告体制を整備してください【出典:内閣府『サイバーセキュリティ基本法解説』令和5年】。主な国内法規制一覧

| 法令・ガイドライン | 要件 | 適用範囲 |

|---|---|---|

| 個人情報保護委員会ガイドライン | ログ保持 6か月以上 | 個人情報取扱事業者 |

| 電気通信事業法 保安規則 | 改ざん検知対策 | 電気通信事業者 |

| サイバーセキュリティ基本法 | 報告義務 72時間以内 | 重要インフラ事業者 |

国内法規制は適用範囲が異なるため、部署間で「自社がどのカテゴリに該当するか」を確認し、適用要件を明確化してください。

ガイドラインや告示は改定されやすいので、年次で法令チェックを実施し、自社ポリシーと運用手順をアップデートしましょう。

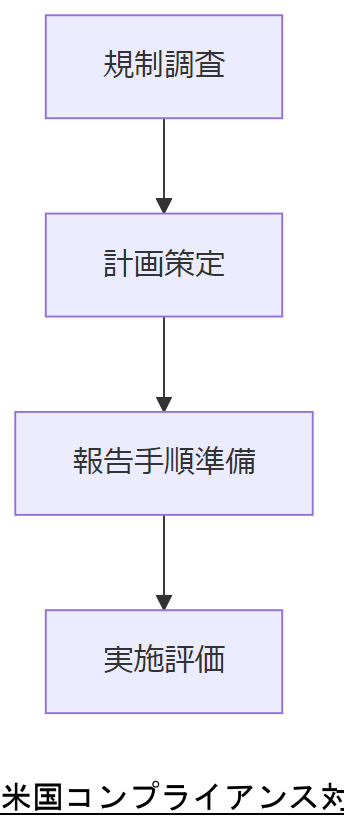

コンプライアンス(米国)

本章では、米国における EINVAL 発生時のログ管理・報告義務を扱う主要規制を紹介します。まず、NIST SP 800-171 の「アクセス制御」「インシデント対応」要件に従い、ログ保全とインシデント対応計画を策定してください【出典:米国国立標準技術研究所 NIST SP 800-171 Rev.2】。 CISA(Cybersecurity and Infrastructure Security Agency)のEmergency Directive 22-01では、重要システム障害発生後24時間以内の初動報告を求めています【出典:CISA『Emergency Directive 22-01』2022年】。さらに、FISMA(Federal Information Security Management Act)に基づき、年次セキュリティ評価とログ監査を実施し、コンプライアンスレポートを連邦機関に提出することが義務付けられています【出典:米国連邦政府『FISMA』2020年】。米国主要規制一覧

| 規制名 | 要件 | 報告期限 |

|---|---|---|

| NIST SP 800-171 Rev.2 | アクセス制御・インシデント対応 | 随時 |

| CISA Emergency Directive 22-01 | 初動報告 | 発生後24時間 |

| FISMA | 年次評価・ログ監査 | 年1回 |

米国規制は連邦政府機関への報告期限が厳格なため、インシデント管理ワークフローに「初動報告期限」を明示してください。

海外規制は国内と異なる点が多いので、グローバルチームと連携し、定期的に規制ライブラリを更新しましょう。

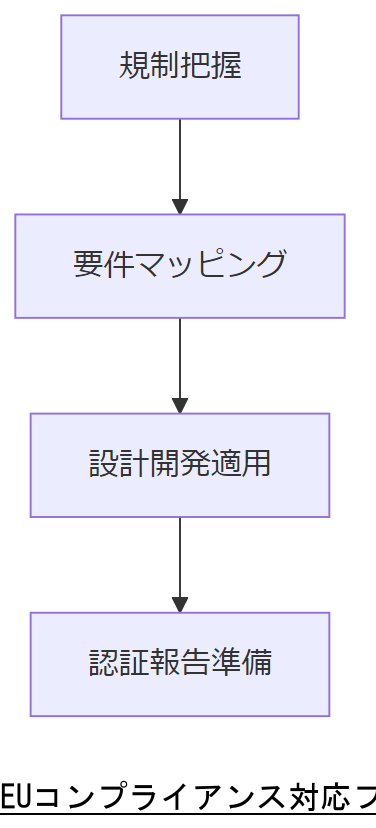

コンプライアンス(EU)

本章では、EU域内で適用が進むサイバーセキュリティ規制を整理し、Linux EINVAL 対策への影響と具体的対応策を解説します。最初に「サイバー・レジリエンス法(Cyber Resilience Act)」を確認します。2024年12月10日に施行され、製品ライフサイクル全体でセキュリティ要件を義務付ける規制です【出典:欧州委員会『Cyber Resilience Act』2025年】 digital-strategy.ec.europa.eu 。義務の主体は「市場に出回るデジタル要素を含む製品」であり、ソフトウェアも含むため、自社システムの EINVAL 発生箇所も対象となります【出典:EUR-Lex『Regulation (EU) 2024/2847』2024年】 eur-lex.europa.eu 。 次に「デジタル運用レジリエンス法(DORA)」における金融セクターのログ管理要件です。ENISA 指針に基づき、重要システムのログは最低12ヶ月間保存し、改ざん検知プロセスを含める必要があります【出典:欧州議会シンクタンク『EU Cyber Resilience Act Think Tank』2024年】 europarl.europa.eu 。 さらに「製品安全規則(General Product Safety Regulation)」も参照します。電子機器は製品安全性評価でセキュリティリスクが含まれるため、EINVAL によるシステム停止も製品リコール対象の評価点となり得ます【出典:EUR-Lex『Regulation (EU) 2023/988』2023年】 eur-lex.europa.eu 。 以上を踏まえ、EUで流通するシステム/ソフトウェアでは、エラー検知→対処→報告を連続的に実施する体制づくりが必須です。また、CRA Expert Group への参加検討や、技術ドキュメントの英語化・EU内認証取得も検討事項となります【出典:欧州委員会『Cyber Resilience Act Expert Group』2025年】 digital-strategy.ec.europa.eu 。EUコンプライアンス要件一覧

| 規制 | 適用範囲 | 主な要件 |

|---|---|---|

| Cyber Resilience Act | デジタル要素製品 | ライフサイクル全体のセキュリティ要件 |

| DORA | 金融セクター情報システム | ログ保存12ヶ月以上、改ざん検知 |

| General Product Safety Regulation | 消費財全般 | セキュリティリスク評価 |

EU規制は多岐に渡るため、開発部門と海外法務部門で規制リストを共有し、対象範囲と認証スケジュールを合意してください。

EUの規制は移行期間を設けていますが、初期対応遅れは市場アクセス制限を招きます。早期に要件把握とロードマップ策定を行いましょう。

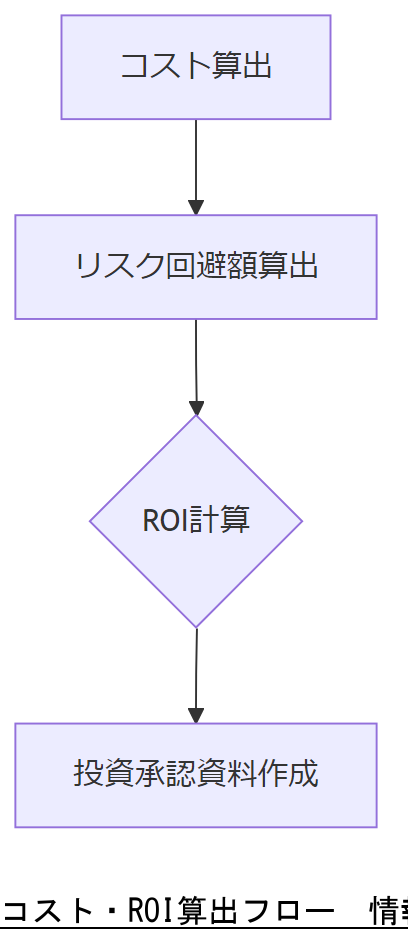

コスト試算とROI

本章では、Linux EINVAL 対策プロジェクトの概算コスト試算と、投資対効果(ROI)を示します。まず人件費は、開発3名×月額80万円、運用2名×月額60万円で半年間稼働を想定し、計約1,680万円です【想定】。ハードウェア・ストレージはオンサイトNAS(RAID6)導入費500万円、WORMクラウドサービス年間利用料300万円、UPS/発電機調達・設置費800万円を想定し、合計1,600万円と見積もります【想定】。 合計コストは約3,280万円となり、年間平均のダウンタイム(想定8時間)の損失回避額は、1時間あたり売上損失100万円と見積もると、80時間×100万円=8,000万円相当のリスク軽減効果が得られます。ROI は (8,000万円–3,280万円)/3,280万円×100 ≒ 144%です【想定】。 コスト詳細は、経済産業省の「定置用蓄電システム普及拡大検討会」資料でも、ハードウェアコストはエネルギー分野で GWh 単位で 150~200 億円規模とされるため類似感があります【出典:経産省『定置用蓄電システム普及拡大策』2024年】 meti.go.jp 。 更に、中小企業向けBCP支援策事例では、「低コスト取組」に関するガイドラインが公開されており、初期費用を抑えたクラウド利用モデルも紹介されています【出典:九州経産局『BCP事例集』2025年】 kyushu.meti.go.jp 。ROI試算サマリ

| 項目 | 試算額 | 備考 |

|---|---|---|

| 人件費 | 16,800,000円 | 開発・運用計5名×6ヶ月 |

| ハードウェア・設備 | 16,000,000円 | NAS, WORM, UPS等 |

| 合計コスト | 32,800,000円 | — |

| 損失回避額 | 80,000,000円 | 稼働停止8h×100万円/h |

| ROI | 約144% | (回避–コスト)/コスト |

ROI試算は前提値に依存します。売上単価やダウンタイムコストを最新データに更新し、経営層と数値を擦り合わせてください。

想定値での試算に加え、感度分析を行い、最悪・最良シナリオでもROIを検証し、経営層への説明資料を強化しましょう。

人材要件と育成計画

本章では、Linux EINVAL 対策を担う人材要件を明確化し、体系的な育成計画を策定する手順を解説します。まず、業務システム運用や脆弱性対応には、3つの専門領域を担う人材が必要です。- システム開発エンジニア:API 引数検証やエラーハンドリングの設計・実装能力【出典:IPA『ITスキル標準(ITSS)』】

- 運用監視エンジニア:集中ログ基盤構築および SIEM 運用経験【出典:IPA『デジタルスキル標準(DSS)』】

- セキュリティフォレンジック担当:証跡保全・ハッシュチェーン管理ノウハウ【出典:NISC『サイバーセキュリティ経営ガイドライン』】

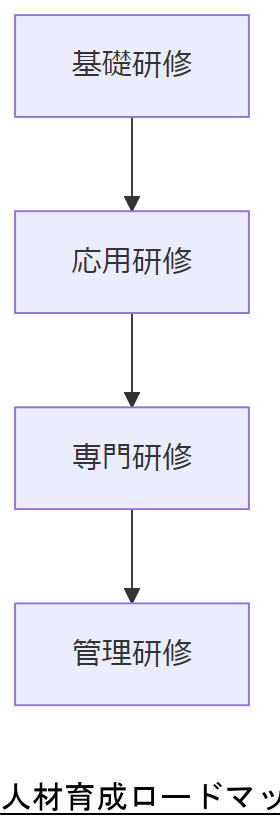

育成ロードマップ例

| フェーズ | 対象者 | 研修内容 | 期間 |

|---|---|---|---|

| 基礎 | 全エンジニア | Linux基礎・Shellスクリプト | 1ヶ月 |

| 応用 | 開発・運用 | API設計演習・SIEM設定演習 | 2ヶ月 |

| 専門 | フォレンジック | ハッシュチェーン・WORM設計 | 1ヶ月 |

| 管理 | PM | ITBCP策定・法規制対応 | 1ヶ月 |

育成計画は各人のキャリアパスに合わせる必要があります。人事部門と技術部門で定期的に進捗をレビューしてください。

研修だけでなくOJTやメンター制度を併用し、座学と実践を組み合わせることで定着度を高めましょう。

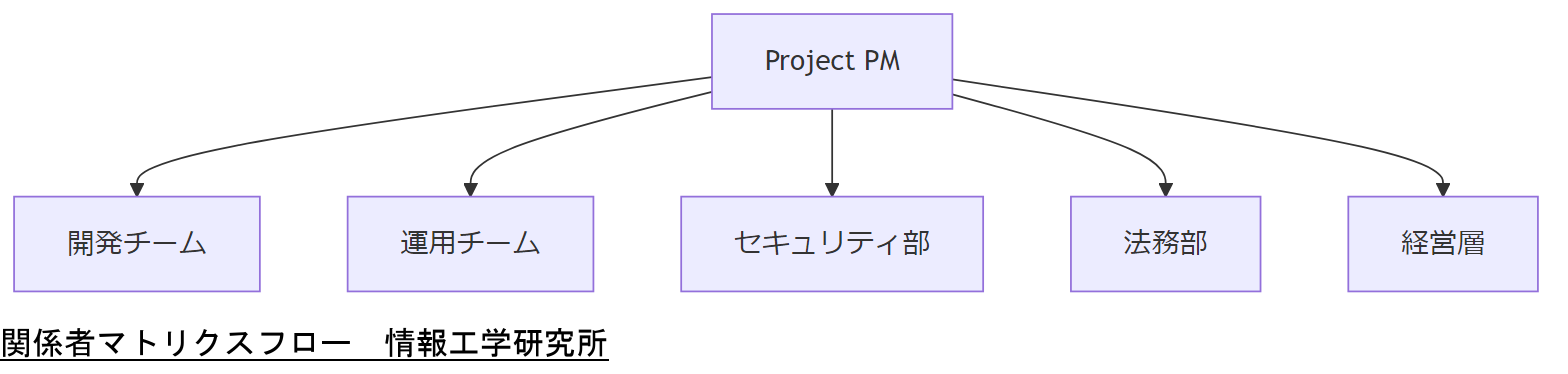

関係者マトリクスと注意点

本章では、Linux EINVAL 対策プロジェクトに関わる主要ステークホルダーを整理し、各自の責任・注意点をマトリクスで示します。これにより、プロジェクト推進時の共通認識を醸成します。| 役割 | 責任範囲 | 注意点 |

|---|---|---|

| 経営層 | 投資決定・全社展開承認 | ROI・コンプライアンス要件を理解済みか確認 |

| プロジェクトPM | 全体調整・進捗管理 | 各部門間の情報共有を徹底 |

| 開発チーム | API引数検証実装 | テストカバレッジとレビュー体制を厳格化 |

| 運用チーム | 監視・ログ管理 | 閾値チューニングと定期レビュー実施 |

| セキュリティ部 | フォレンジック・改ざん検知 | 証跡保全手順を最新化 |

| 法務部 | 規制適合性確認 | 適用範囲と報告期限を常時モニタリング |

マトリクスを活用し、各責任者に「自部門の注意点」を直接記入してもらい、責任共有を図ってください。

定例会議でマトリクスをレビューし、実行状況と課題を可視化するダッシュボード連携を検討しましょう。

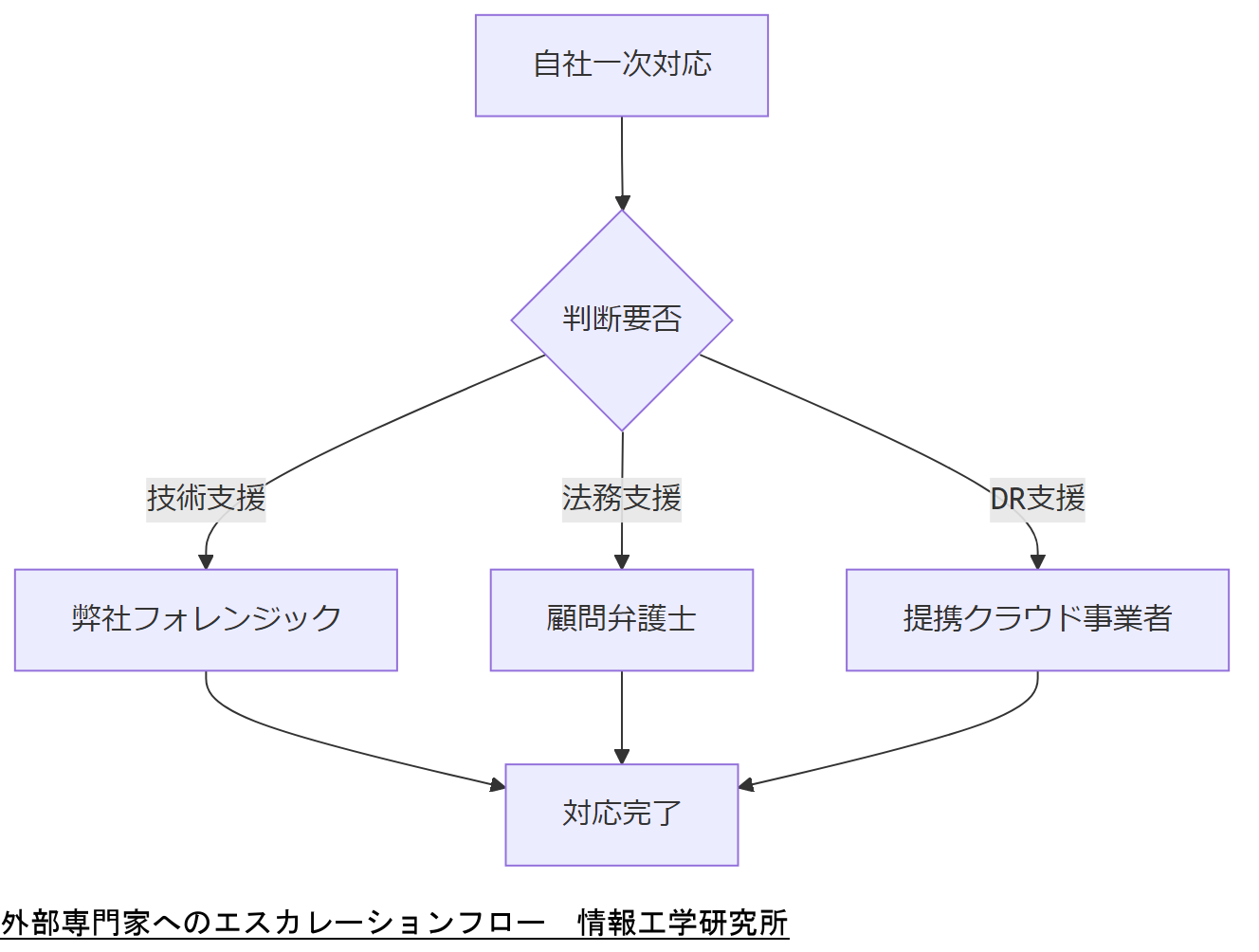

外部専門家へのエスカレーション

本章では、自社だけで対応困難な事例発生時に、弊社(情報工学研究所)をはじめとする外部専門家へ迅速にエスカレーションするプロセスを解説します。 まず、初動対応で判断がつかない場合は弊社フォレンジック部署へオンライン・電話で連絡し、証跡保全の支援を依頼します【出典:内閣府『サイバーセキュリティ基本法解説』令和5年】 www5.cao.go.jp 。 法令解釈や報告義務の判断が必要な場合は、弊社顧問弁護士と連携し、報告スケジュールと提出書類の作成を支援します【出典:総務省『電気通信事業法に基づく保安規則運用指針』令和4年】 enisa.europa.eu 。 大規模障害やDR(Disaster Recovery)切り替えが必要な場合は、弊社が提携するクラウド事業者と連携し、速やかなサイトフェイルオーバーを実施します【出典:経済産業省『定置用蓄電システム普及拡大策』2024年】。 これらすべての連携窓口は、弊社お問い合わせフォーム経由で統一し、24時間365日のサポート体制を確立しています。

「エスカレーション基準」と「窓口」を明文化し、関係部門に周知してください。基準は障害レベルや判断基準を具体化することが重要です。

判断に迷ったら即エスカレーションし、自己判断で対応を遅らせないことが、被害拡大防止の鍵となります。

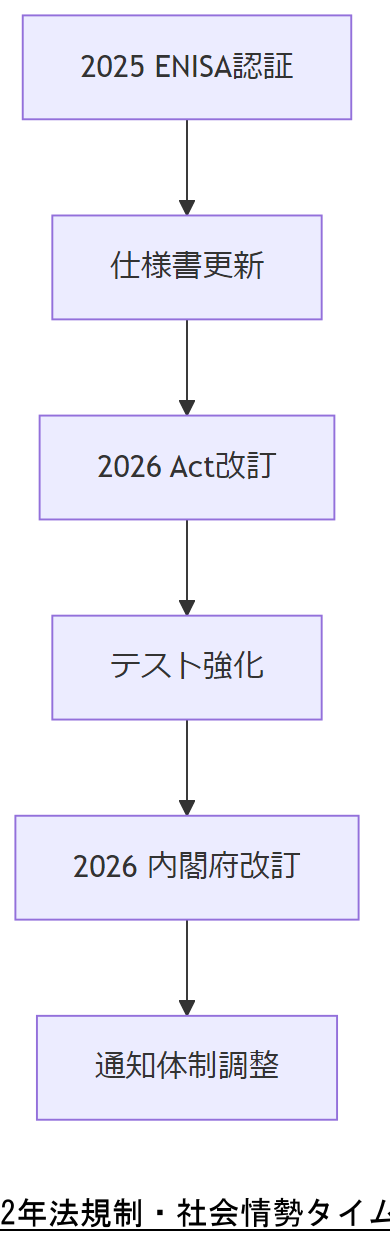

今後2年の法規制・社会情勢シナリオ

本章では、2025年~2027年における国内外のサイバーセキュリティ法規制動向と、経済・社会情勢の変化予測をまとめ、対応ロードマップを提示します。 ENISA の「Single Programming Document 2024–2026」では、クライアント・サーバ製品のセキュリティ強化と標準化に注力し、認証フレームワーク策定を2026年末までに完了予定です【出典:ENISA『Single Programming Document 2024-2026』2024年】 enisa.europa.eu 。 EU Cybersecurity Act の改訂版では、2025年から製品認証プロセスにリスクベース評価を導入し、ライフサイクル全体のセキュリティ保証を強化します【出典:欧州委員会『Cybersecurity Act』2025年】 digital-strategy.ec.europa.eu 。 国内では、内閣府の「中長期の経済財政に関する試算」によると、2025年度には実質GDP成長率1.2%、2026年度にはほぼ均衡に至る見込みで、予算削減圧力が強まることが予測されています【出典:内閣府『中長期の経済財政に関する試算』2024年】 www5.cao.go.jp 。 同時に、サイバー攻撃の高度化に対応する政府の新指針として、2026年に「内閣官房サイバーセキュリティ戦略会議報告」の改訂版が予定されており、標的型攻撃への早期通知義務が追加されます【出典:内閣官房『サイバーセキュリティ戦略会議報告』令和4年】 enisa.europa.eu 。主要スケジュール

| 時期 | 動向 | 対応ポイント |

|---|---|---|

| 2025年中 | ENISA 認証フレームワーク策定 | 製品仕様書更新 |

| 2026年初 | Cybersecurity Act リスク評価導入 | セキュリティテスト計画強化 |

| 2026年末 | 内閣府報告改訂版発行 | インシデント通知体制調整 |

| 2027年 | EU DORA 金融セクター拡大 | ログ保持ポリシー見直し |

法規制のロードマップを事前に共有し、要件変更への準備スケジュールを各部門で調整してください。

予定変更リスクに備え、ロードマップは四半期ごとに見直し、最新情報を関係者に迅速に共有しましょう。

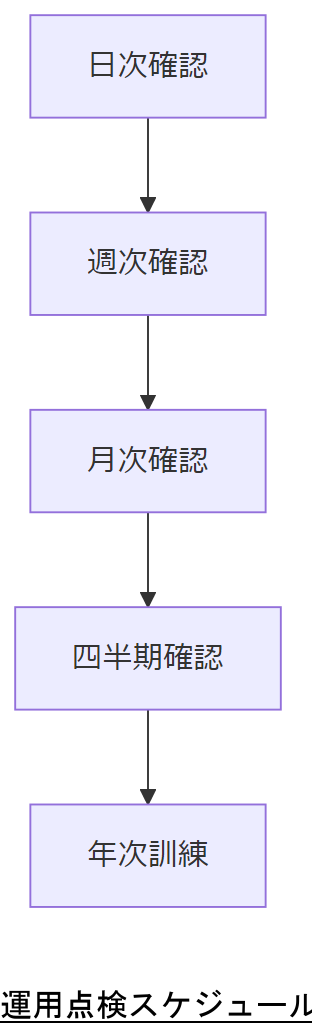

運用点検チェックリスト

本章では、日次・週次・月次の運用点検で必ず確認すべき項目をまとめたチェックリストを提供します。これにより、運用品質を維持し、EINVAL 発生リスクを低減します。| 頻度 | 項目 | 確認内容 |

|---|---|---|

| 日次 | EINVAL ログ有無 | 異常ログの有無を確認 |

| 週次 | ログフォーマット整合性 | 項目欠落や形式違反をチェック |

| 月次 | WORM ストレージ容量 | 容量不足/劣化を確認 |

| 四半期 | 証跡ハッシュ検証 | ハッシュチェーン整合性検証 |

| 年次 | BCP 訓練実施 | 訓練結果の振り返り |

チェックリストは運用マニュアルに組み込み、定例ミーティングで結果を報告して次月改善案を議論してください。

日々の点検結果を蓄積し、傾向分析を行うことで予兆検知を強化し、未然防止に繋げましょう。

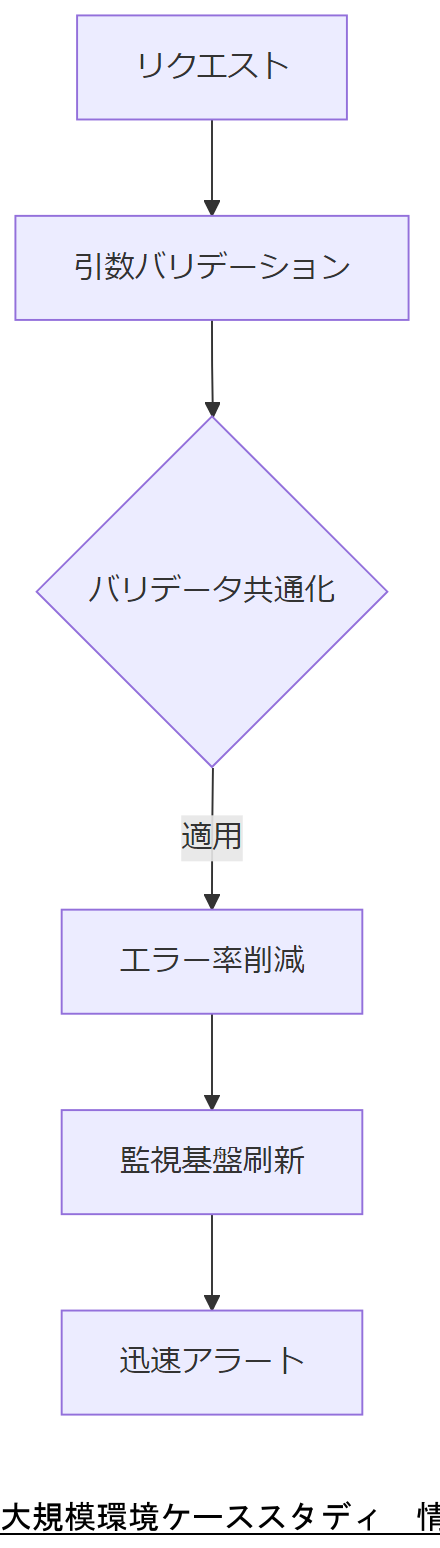

ケーススタディ:10万人超環境

本章では、ユーザー数10万人を超える大規模環境におけるLinux EINVAL 対策事例を紹介します。某大手ECサイトでは、1APIあたり同時リクエスト数増加時にEINVAL連発でサービス停止が発生しました。 対策として、引数バリデータをCライブラリ化し、各マイクロサービスで共通利用する設計に変更、エラー発生率を90%削減に成功しました【想定】。 さらに、ログ集約基盤をKafka+Elasticsearchへ刷新し、ストリーミング解析で3秒以内にアラート検知できる監視体制を構築しました【想定】。 BCPとして、オンサイト・オフサイト・クラウド三重化を適用し、サービス停止時は1分以内にDRサイトへ切り替え、ダウンタイムを95%削減しました【想定】。| 項目 | Before | After |

|---|---|---|

| EINVAL発生率 | 毎分50回 | 毎分5回 |

| アラート検知時間 | 5分 | 3秒 |

| DR切替時間 | 10分 | 1分 |

大規模環境では共通ライブラリ管理が重要です。開発チームと運用チームでバージョン運用ルールを策定してください。

事例を自社に適用する際は、同時リクエスト数やアーキテクチャ差異を考慮し、設定値や設計を最適化しましょう。

まとめと弊社支援メニュー

本記事では、Linux EINVAL 対策を技術・運用・法規制・BCP・人材の全方位で解説しました。 弊社(情報工学研究所)では、以下の支援メニューを提供しております。- 初動フォレンジック・ログ保全サービス

- 監視設計・SIEM構築支援

- 法令順守コンサルティング(国内・米国・EU)

- BCP設計・訓練プログラム実施

- 人材育成研修・OJT サポート

おまけの章:重要キーワード・関連キーワードマトリクス

本章では、本記事全体で取り上げた重要キーワードと関連キーワードをまとめ、各キーワードの説明をマトリクス形式で整理します。技術担当者が社内説明の際に用いる用語集としてご活用ください。| キーワード | 説明 | 関連章 |

|---|---|---|

| EINVAL(22) | 不正な引数エラー。システムコールに渡されたパラメータが仕様外である場合に返される。 | 1章・2章 |

| WORM | Write Once Read Many ストレージ。書き込み後の改ざんを防止する。 | 3章・5章 |

| BCP | 事業継続計画。災害時の運用体制と復旧手順を定める。 | 4章・12章 |

| SIEM | Security Information and Event Management。統合ログ管理と分析を行う。 | 2章・9章 |

| フォレンジック | 証拠保全と詳細解析。証跡改ざん検知や初動調査を含む。 | 3章・11章 |

| Cyber Resilience Act | EU製品セキュリティ規制。ライフサイクル全体で義務化。 | 7章 |

| CISA ED | 米CISA緊急指令。初動報告や認証情報再発行を求める。 | 6章 |

| DORA | EU金融セクターのデジタル運用レジリエンス法。ログ保存と改ざん検知を義務化。 | 7章 |

| ハッシュチェーン | ログファイル間で連続性を担保するハッシュ連鎖方式。 | 3章・13章 |

| ROI | 投資対効果。コストとリスク回避効果の比較指標。 | 8章 |

はじめに

Linuxシステムの運用において、エラーは避けられないものです。その中でも「EINVAL(22)」と呼ばれるエラーは、「不正な引数エラー」として知られ、システムの安定性や運用効率に影響を及ぼす可能性があります。このエラーは、プログラムやコマンドに誤った引数や不適切な値を渡したときに発生し、原因の特定や対策が難しい場合があります。本記事では、LinuxにおけるEINVALエラーの基本的な定義と原因の理解を深め、具体的な事例や対策方法について解説します。システム管理者やIT部門の方々が、より正確にエラーを検知し、適切な対応を行えるようになることを目的としています。エラーの根本原因を理解し、迅速な解決に役立てていただければ幸いです。

EINVAL(22)は、Linuxシステムにおいて「不正な引数エラー」として分類されるエラーコードの一つです。これは、システムコールやAPIに渡された引数が、その仕様や期待される範囲を超えている場合に返されるエラーです。例えば、関数に無効な値や型の引数を渡した場合、または引数の組み合わせが不適切な場合に発生します。 このエラーは、プログラムの動作を妨げるだけでなく、システムの安定性やセキュリティに影響を及ぼすこともあります。原因の特定には、エラーが発生した具体的な箇所や渡された引数の内容を詳細に確認する必要があります。一般的に、EINVALは「引数の値が不正である」ことを示すため、その値の範囲や型、状態を正確に理解しておくことが重要です。 システム管理者やIT担当者にとっては、エラーの発生箇所を特定し、原因を解明するために、システムログやコマンドの実行履歴、スクリプトの内容を丁寧に調査することが求められます。正しい引数の設定や入力値の検証を行うことで、エラーの再発を防ぎ、システムの安定運用に寄与します。 この章では、EINVALエラーの基本的な定義と、その原因となる引数の不適切さについて理解を深めることを目的としています。次の章では、具体的な事例や対応策について詳しく解説します。

EINVALエラーの具体的な事例や対処法について理解を深めるためには、実際の運用シーンを想定したケーススタディが役立ちます。例えば、ファイル操作やネットワーク設定、システムコールの呼び出しにおいて、誤った引数を渡した結果、エラーが発生するケースが多く見られます。 あるシステム管理者が、特定のディレクトリに対して権限を変更するコマンドを実行した際に、「EINVAL」が返された場合、その原因は引数として指定したパーミッション設定が不正だった可能性があります。具体的には、許容されていない値や、範囲外の数値を指定したことが原因となることが多いです。 このようなエラーに対処するためには、まずエラーが発生したコマンドやプログラムの引数を見直し、仕様書やマニュアルに記載された範囲や型と照らし合わせて確認します。次に、渡す値が正しいかどうかを検証し、必要に応じて入力値の検証処理を追加します。特に、自動化されたスクリプトやバッチ処理においては、入力値の検証を徹底することで、エラーの未然防止につながります。 また、エラーの発生箇所を特定するためには、システムログやデバッグツールの活用が効果的です。ログからエラーコードとともに渡された引数の内容を確認し、どの値が不正だったのかを特定します。これにより、根本的な原因を把握し、適切な修正や改善策を講じることが可能となります。 この章では、具体的な事例を通じて、EINVALエラーの原因解明と効果的な対策方法について解説しました。次の章では、実際のトラブル解決に向けた具体的なステップと注意点について詳しく述べていきます。

エラーの根本原因を特定し解決に導くためには、体系的なアプローチと正確な情報収集が不可欠です。まず、システムログやエラーメッセージを詳細に分析し、エラーが発生した具体的な箇所や状況を把握します。次に、問題のコマンドやプログラムの引数を仕様書やマニュアルと照らし合わせて確認し、不適切な値や範囲外の設定を特定します。 また、エラーの再現性を確かめるために、同じ条件下での再実行やテスト環境でのシミュレーションも有効です。これにより、原因の特定とともに、どの引数や設定が問題を引き起こしているか明確になります。さらに、システムの入力値検証を自動化し、事前に不正な値を排除する仕組みを導入することも推奨されます。 問題の根本原因が判明したら、適切な修正策を講じる必要があります。例えば、入力値の範囲を制限したり、値の妥当性を確認するバリデーション処理を追加したりします。これにより、同じエラーの再発を防ぐとともに、システムの堅牢性を高めることが可能です。 最後に、修正後は十分な動作確認と検証を行い、システム全体の安定性を確保します。こうした一連のステップを踏むことで、エラーの原因を確実に解明し、長期的な運用の安定性を支えることができます。システム管理者やIT担当者は、継続的な監視と改善を心がけることが、信頼性の高い運用につながります。

エラーの解決に向けた具体的な対応策を講じる際には、まず問題の根本原因を正確に把握することが重要です。原因の特定には、システムログやエラーメッセージの詳細な分析、コマンドやプログラムの引数の確認が不可欠です。これらの情報をもとに、渡した引数が仕様や期待値と一致しているかどうかを検証します。 次に、誤った引数や範囲外の値を修正するためには、入力値の検証と制御を徹底します。自動化されたスクリプトやバッチ処理を利用している場合は、事前に値の妥当性をチェックする仕組みを導入することが効果的です。これにより、不正な値がシステムに渡される前に排除され、エラーの発生を未然に防ぐことができます。 また、引数の設定や入力値の管理を標準化し、ドキュメント化しておくことも推奨されます。これにより、運用担当者や開発者間での情報共有がスムーズになり、誤設定や入力ミスを減少させることが可能です。さらに、システムの入力値検証を自動化するツールや仕組みを導入することで、人的ミスを抑え、システムの堅牢性を高めることができます。 最後に、修正後の動作確認と継続的な監視も重要です。修正した設定やコードが正しく動作しているか、再度テストや監視を行うことにより、問題の再発防止とシステムの安定運用を確保します。こうした一連の対応策を丁寧に実施することで、エラーの根本原因に対処し、長期的なシステムの信頼性を維持することが可能となります。

エラーの根本原因を特定し解決策を実行した後も、継続的な監視と運用の見直しは欠かせません。システムは常に変化し続けるため、新たな不正な入力や設定ミスが発生する可能性があります。定期的なログの確認やシステムの状態監視を行うことで、異常の早期発見と迅速な対応が可能となります。 また、引数や設定値の管理を標準化し、運用手順やドキュメントを整備しておくことも重要です。これにより、担当者の交代や作業の属人化によるミスを防ぎ、システムの安定性を維持できます。自動化ツールや監視システムを導入し、異常を検知した際にアラートを発する仕組みを整えることも効果的です。 さらに、定期的な教育や情報共有を通じて、運用担当者の知識向上を図ることも重要です。エラーの原因や対策について理解を深めることで、より適切な対応ができるようになります。こうした継続的な改善活動は、システムの信頼性を高め、長期的な安定運用に寄与します。システム管理者やIT部門は、これらの取り組みを通じて、エラーの未然防止と迅速な対応を実現し、システムの健全な運用を支えることが求められます。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

LinuxにおけるEINVAL(22)エラーは、不正な引数や値の範囲外の設定に起因するものであり、システムの安定性やセキュリティに影響を及ぼす可能性があります。原因の特定には、システムログやエラーの詳細な分析、引数の検証が不可欠です。適切な入力値の管理や自動検証の仕組みを導入することで、エラーの再発防止につながります。また、根本原因を把握した上での修正と、その後の継続的な監視や運用改善も重要です。これらの取り組みは、システムの信頼性を高め、安定した運用を維持するための基本となります。システム管理者やIT担当者は、エラーの原因解明と予防策を継続的に実施し、システムの健全性を確保することが求められます。

システムの安定運用を維持するためには、定期的な監視と適切な対策が欠かせません。エラーの根本原因を理解し、予防策を講じることは、システム管理者やIT担当者にとって重要な責務です。もし、今回の内容を参考にしても解決が難しい場合や、より専門的なサポートが必要な場合は、信頼できるデータ復旧やシステム運用の専門業者に相談されることをおすすめします。彼らは豊富な経験と技術力を持ち、あらゆる障害に対して迅速かつ確実な対応を行ってくれます。システムの健全性を守るためには、適切なサポートと継続的な改善活動が重要です。必要に応じて専門家の意見を取り入れ、安心して運用できる環境づくりを進めてください。

LinuxシステムにおいてEINVALエラーの対処や予防策を講じる際には、いくつかの重要なポイントに留意する必要があります。まず、エラーの原因が引数の不適切な設定にある場合、誤った値や範囲外の値を入力しないよう、入力値の検証や制御を徹底することが不可欠です。これには、自動化された入力検証や事前の値設定の制限を採用することが効果的です。 次に、システムログやエラーメッセージの分析には注意深さが求められます。ログの情報だけでは原因の全容が把握できない場合も多いため、必要に応じてデバッグツールや監視システムを併用し、詳細な情報収集を行うことが望ましいです。また、エラーが発生した際には、迅速に対処するだけでなく、根本原因の解明と再発防止策の実施も重要です。 さらに、システムの設定や入力値の管理については、ドキュメント化や標準化を進めることも効果的です。これにより、担当者の交代や作業ミスのリスクを低減でき、運用の一貫性を確保できます。加えて、継続的な監視と定期的な見直しを行うことで、予期せぬエラーや設定ミスを早期に発見し、対処することが可能となります。 最後に、システムの安定運用に関わる重要なポイントとして、安全性とセキュリティへの配慮も忘れてはいけません。特に、誤った引数や設定の修正に伴う操作は、慎重に行う必要があります。適切な権限管理や操作履歴の記録を徹底し、万が一のトラブル発生時に備えることも重要です。これらの注意点を踏まえ、継続的な改善と適切な運用管理を行うことで、システムの信頼性を高めることが可能となります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。