# まずは「誰で実行しているか」と「どこまで届くか」だけ [Windows] whoami net use powershell -NoProfile -Command "Test-Path '\\SERVER\SHARE\path'" [Linux] id mount | egrep 'cifs|nfs' ls -ld /mnt/share /mnt/share/path [macOS] id mount | egrep 'smbfs|nfs' ls -ld /Volumes/SHARE

# 想定A:Windows Server (SMB) で「見えるが開けない/書けない」 powershell -NoProfile -Command "Get-SmbConnection | ft -AutoSize" powershell -NoProfile -Command "Get-SmbShare | ft -AutoSize" powershell -NoProfile -Command "icacls '\\SERVER\SHARE\path'" # 想定B:Linux (Samba/NFS) で「権限が合っているはずなのに弾かれる」 testparm -s 2>/dev/null smbstatus 2>/dev/null getfacl -p /export/path 2>/dev/null exportfs -v 2>/dev/null # 想定C:NAS/アプライアンスで「急に遅い/タイムアウト」 # 共有の同時接続数、スナップショット/レプリケーション、容量逼迫(クオータ)を優先確認 # 管理画面のログで「認証失敗」「ロックアウト」「容量警告」を拾う # 想定D:混在(AD/LDAP/Kerberos)で「人によって挙動が違う」 # 認証方式(SSO/NTLM/Kerberos)とIDマッピング(UID/GID/ACL変換)のズレを疑う [Windows] klist [Linux] klist 2>/dev/null [共通] 同じユーザーで別端末から再現するか

# 利用中のユーザー/セッションを把握 [Windows] powershell -NoProfile -Command "Get-SmbSession | ft -AutoSize" powershell -NoProfile -Command "Get-SmbOpenFile | select -First 20 | ft -AutoSize" [Linux Samba] smbstatus 2>/dev/null | head -n 40 [Linux/NFS] lsof +D /export/path 2>/dev/null | head -n 40 fuser -mv /export/path 2>/dev/null | head -n 40 # 戻し方の有無を把握(スナップショット/バックアップ/世代) # 変更前に「取れるログ」「戻せる点」をメモしてから、最小変更に寄せる

- ・権限を広げすぎて、意図しない閲覧や持ち出しが起きる

- ・ACLの継承やIDマッピングを壊して、復旧に時間がかかる

- ・本番共有で再起動や設定変更をして、業務が止まる

- ・監査ログ/証跡の取り方を変えてしまい、監査要件に合わなくなる

・SMBは通るのにNFSだけ通らず、切り分けの順番で迷ったら。

・ログを見たいが、監査要件に触れそうで踏み込めない。

・スナップショット/バックアップの世代が分からず、戻し方を決められない。

・ランサムウェア疑いがあり、隔離と継続の線引きで迷ったら。

・共有ストレージ、コンテナ、本番データ、監査要件が絡む場合は、無理に権限を触る前に相談すると早く収束しやすいです。

・IDマッピングやKerberosの扱いで、誰がどの権限なのか診断ができない。

・「最小変更」で収束させたいが、どこが最小か決めきれない。

もくじ

- また月曜に共有が死んだ—「OS更新」と「現場の説明コスト」から話を始めよう

- OS別の前に、まず“共通の地雷”を揃える(SMB/NFS・DNS・時刻・認証)

- Windows Server系の傾向—AD連携・SMB強化・更新運用で詰まりやすい点

- Linux系の傾向—Samba/NFS/idmap/SELinuxと「動くけど遅い・通るけど権限が変」問題

- NAS/アプライアンス系の傾向—ZFS/スナップショットは万能ではない(設定と検証が本体)

- ハイブリッド/クラウド連携の傾向—オンプレとクラウドの“責任境界”で事故が増える

- セキュリティ強化の潮流—署名/暗号化/ゼロトラストは正しいが、運用に刺さる

- バックアップと復旧の現実—「取ってる」ではなく「戻せる」を作る(3-2-1+検証)

- 障害・侵害時の初動—ログ・隔離・証跡の順番を間違えると復旧が遠のく

- 帰結:OSの正解探しをやめ、“設計原則”で勝つ(分離・観測・復旧可能性)

【注意】 ファイルサーバー障害や不正アクセスが疑われる状況では、自己流の復旧(再起動の繰り返し、権限変更、ログ削除、同期・コピーの継続、スナップショットの手動整理など)で“状況の把握”と“復旧可能性”を同時に悪化させることがあります。まずは被害最小化(ダメージコントロール)を優先し、個別案件の判断は株式会社情報工学研究所のような専門事業者に相談してください。相談導線:問い合わせフォーム https://jouhou.main.jp/?page_id=26983 /電話 0120-838-831

また月曜に共有が死んだ—「OS更新」と「現場の説明コスト」から話を始めよう

ファイルサーバーのトラブルって、発生した瞬間に“現場の時間”を持っていきます。復旧の手を動かすだけでは終わらず、上司・他部署・利用者への説明、原因の切り分け、再発防止の合意までセットで発生するからです。

そして2026年上期の文脈で増えやすいのが、「OSやセキュリティ既定値の変化」×「レガシーなクライアント/機器」×「権限・認証の複雑さ」が、ある日まとめて噴き出すパターンです。たとえばSMBの署名要件が強化されると、性能や互換性の“見えない前提”が崩れ、現場は突然「遅い」「繋がらない」「一部だけ拒否される」といった形で現象に出会います。

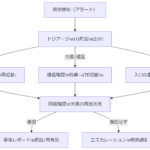

冒頭30秒:症状 → 取るべき行動(安全な初動ガイド)

ここでは「直し方」ではなく、「悪化させないための歯止め」を先に示します。復旧作業は“正しい順番”が命です。

| 症状(よくある入口) | 最初に取るべき行動(被害最小化) |

|---|---|

| 急に共有が遅い/コピーが終わらない | 大容量転送を止め、同時アクセス数と帯域を一度クールダウン。監視(CPU/IOPS/待ち行列/ネットワーク)を記録してから切り分けへ。 |

| 突然「資格情報が違う」「アクセス拒否」 | 権限変更を始めない。まず時刻同期、DNS、AD/LDAP到達性、SMB/NFSの認証方式の変化を確認し、ログを保全。 |

| 一部クライアントだけ繋がらない | 「端末側の更新」「古いNAS/複合機」「中継機器」の順に影響範囲を固定。場を整えてから互換性(暗号/署名/古いSMB)を検証。 |

| ランサムノート/拡張子変更/大量のリネーム | 即時にネットワーク隔離(共有の停止/ACLで遮断)。再起動や“とりあえず復元”をしない。証跡(ログ/スナップショット/端末情報)を先に確保。 |

| スナップショットが消えた/バックアップに触られた疑い | 「バックアップ環境を本番から分離」し、認証情報の漏れ止め(アカウント/権限/トークン棚卸し)を優先。以後はイミュータブル(WORM等)も検討。 |

「これ、社内だけで判断していいやつかな…」と迷った時点で、個別案件です。一般論で突っ込むより、株式会社情報工学研究所へ状況を共有して、判断のブレーキをかける方が結果的に早いことが多いです(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

“心の会話”を否定しない

「また新しい仕様? こっちは止められないんだけど…」

「“セキュリティ強化”は分かる。でも、そのしわ寄せが現場に来るのは毎回だ」

そう感じるのは自然です。大事なのは、感情を置き去りにせず、次の章以降で“何が変わって”“どこが詰まりやすいか”を、OS別にほどいていくことです。

OS別の前に、まず“共通の地雷”を揃える(SMB/NFS・DNS・時刻・認証)

OS別の傾向を見る前に、「どのOSでも壊すポイント」を揃えておくと、切り分けが急に速くなります。ここを飛ばすと、現場は“原因が違うトラブル”を同じ手順で直そうとして、被害が広がります。

共通の地雷1:名前解決(DNS)と時刻同期(NTP)

ファイル共有は「相手が誰か」を前提に成り立ちます。DNSが揺れると、同じサーバーに見えて実は別ノードへ行っていたり、認証先がぶれて失敗したりします。時刻がズレると、Kerberosなど時刻依存の認証が失敗しやすく、結果として「パスワードが合ってるのに入れない」現象になります。

共通の地雷2:認証と権限(AD/LDAP/idmap)

Windows系はADを中心に組み上げられますが、LinuxやNASが混ざると「同じユーザー名なのに別UID/GID」「ACLはあるのに実効権限が違う」が起きがちです。ここで危険なのは、焦って権限を“広げる”方向にいじることです。復旧後に監査・説明が地獄になります。

まずやるべきは、権限の広げ方ではなく“見える化”です。

- どの認証方式で入っているか(Kerberos/NTLM、LDAP、ローカル等)

- ユーザー/グループがどのIDにマッピングされているか(UID/GID、SID)

- 共有のACLと、ファイルシステムの権限が食い違っていないか

共通の地雷3:プロトコルの安全側デフォルト(SMBの署名など)

セキュリティの既定値が“安全側”に寄るのは、流れとして正しいです。ただし、現場から見ると「昨日まで動いていたものが、急に遅い/繋がらない」に見える。

たとえばWindows Server 2025では、SMBの署名がより強くデフォルト適用される方向が示されています。署名は改ざん耐性を上げますが、環境によっては古い端末・古いNAS・中継装置との互換性や性能に影響が出ます。ここを“現場の不具合”として片付けず、「仕様が変わった可能性」として切り分けるのがポイントです。

この段階で「ウチはどれが該当するのか」を判断するには、端末の構成、NAS機種、ドメイン構成、セキュリティポリシーまで絡みます。一般論の限界が早い領域なので、悩んだら株式会社情報工学研究所へ相談して、遠回りを避けてください。

Windows Server系の傾向—AD連携・SMB強化・更新運用で詰まりやすい点

Windows Server系のファイルサーバーは、設計思想として「AD(Active Directory)を中心に統合しやすい」強みがあります。一方で、2026年上期の現場で詰まりやすいのは、OS更新に伴うセキュリティ既定値の変化と、周辺機器・他OSとの“境界面”です。

傾向1:SMBのセキュリティ強化が「性能/互換性」問題として出る

SMBは機能が増えるほど安全になりますが、同時に“前提”も増えます。たとえば署名や暗号化の扱いが強化されると、ネットワーク機器や古い実装との相性で、現象としては「遅い」「一部だけ失敗」「特定の共有だけ繋がらない」に見えます。Windows Server 2025ではSMBのセキュリティ強化がまとまって語られており、これが運用トラブルの引き金になり得ます。

ここでの現場あるあるは、次です。

- 原因がSMB設定にあるのに、ストレージ障害として疑ってしまう

- 一時しのぎでポリシーを緩めた結果、後で監査・説明が破綻する

- 「遅い」を帯域のせいにして回線増強してしまう(根本が別)

傾向2:AD連携の“当たり前”が、境界(NAS/Linux/複合機)で崩れる

Windows同士なら“当たり前”に動くことが、NASやLinux、複合機、古いスキャナサーバーなどを挟んだ瞬間に崩れます。典型は「同じユーザーなのに権限が違う」「グループが効いていない」「監査ログが追えない」などです。

このとき重要なのは、やみくもに権限変更で穴埋めしないことです。手当たり次第に許可すると、後から“誰がいつ何を見たか”が追えず、事故の再発時に防波堤が作れません。まずは、実効アクセスの説明責任を果たせる形に整える(場を整える)ことが先です。

傾向3:更新運用の失敗は「障害」ではなく「設計の不足」として現れる

月例更新や機能更新は、止められない現場ほど「どこで」「どの順番で」「どう戻すか」が重要です。ファイルサーバーは依存が多いので、単体の更新手順が正しくても、周辺(認証、DNS、バックアップ、監視、クライアント)まで含めた“戻し方”が設計されていないと、障害に見えるトラブルが起き続けます。

ここまで来ると、一般論の手順書では限界があります。実際の構成(台数、役割、認証、NAS混在、運用ルール、監査要件)に合わせて、更新と復旧を一体で設計しないと“収束”しません。具体案件として詰まっているなら、株式会社情報工学研究所に相談し、現場の条件に沿って歯止めを作るのが早道です(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

Linux系の傾向—Samba/NFS/idmap/SELinuxと「動くけど遅い・通るけど権限が変」問題

Linux系ファイルサーバーの強みは、柔軟性と可観測性です。SambaでSMBを話し、NFSでUNIX系ワークロードを支え、ZFSやbtrfsなどの機能でスナップショット運用も組みやすい。一方で、2026年上期の現場で増えやすい“つまずき方”は、Linuxの自由度がそのまま運用の複雑さに跳ね返る点にあります。

傾向1:「動く」けど遅い—性能問題が設定・交渉・観測不足で長引く

Linuxの共有が遅い時、原因はディスクだけではありません。ネットワーク、暗号、署名、名前解決、認証方式、ロック方式、I/Oスケジューラ、メタデータの多寡、さらにはクライアント側の挙動まで広がります。しかも“遅い”は数値化しないと会話が成立しません。

現場の独り言はこうなりがちです。

「ベンチでは速いのに、実運用だと遅い。何を見ればいいんだっけ…」

まずやるべきは「観測点を固定する」ことです。次のように“同じ条件”で測れる状態にしてから、原因を絞ります。

- クライアントを固定(OS、バージョン、SMB/NFSのマウント方法)

- 転送パターンを固定(多数小ファイル/少数大ファイル/ランダムI/O)

- サーバ側の指標を記録(CPU、ロード、ディスク待ち、ネットワーク、Samba/NFS統計)

傾向2:「通る」けど権限が変—idmapとACLのズレが、静かに事故を生む

LinuxとWindowsの混在環境でありがちなのが、ユーザーやグループの対応関係(SID ↔ UID/GID)が揺れることです。たとえば、AD連携をしていても、idmapの設定やキャッシュの扱いで「同じ人が別IDに見える」ことが起きます。そうすると、アクセス権が意図せず広がったり、逆に必要なアクセスが拒否されたりします。

ここで一番危険なのは、問題を早く終わらせたくて「一時的に777」「Everyoneフルアクセス」方向へ振ることです。確かに一瞬で“動く”ようになります。でも、監査・内部統制・情報漏えい対策の観点では、穴埋めではなく“穴が開いた”状態です。後で堤防を築くコストが跳ね上がります。

安全側の対処としては、次の順で整理します。

- 認証経路の特定(Kerberos/NTLM、SSSD、Winbind等)

- IDマッピングの方式と範囲の確認(どのドメイン、どのレンジ)

- ACLの実効(POSIX権限とNFSv4/SMB ACLの整合)を“見える化”

傾向3:SELinux/AppArmorが“静かな拒否”を作る

Linuxのセキュリティ機構(SELinuxやAppArmor)は、正しく使えば強力です。ただし、現場では「設定は正しいはずなのに、なぜか一部の操作だけ失敗する」という形で現れます。ログの読み方に慣れていないと、ファイル共有の不具合に見えて、実はポリシーの拒否というケースが残ります。

この手の問題は、一般論で「無効化すればいい」で終わらせると、後日別の事故で“漏れ止め”が効かなくなります。必要なのは、無効化ではなく「最小限の許可に落とす」ことです。

Linux系は、構成の自由度が高いぶん、個別の組み合わせ(AD連携、Samba/NFS、SELinux、NAS混在、バックアップ方式)で詰まり方が変わります。ここで迷いが出たら、株式会社情報工学研究所へ相談して、環境に合わせた“収束”の道筋を作るのが安全です(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

NAS/アプライアンス系の傾向—スナップショットは万能ではない(設定と検証が本体)

NASやストレージアプライアンスは、「速く導入できる」「管理が楽そう」という期待で選ばれます。実際、日常運用がうまく回れば、現場の負担は減ります。ところが2026年上期の相談で増えやすいのは、スナップショットやレプリケーションが“あるのに”事故が収束しないケースです。

傾向1:スナップショットがあっても、戻せない理由がある

スナップショットは“ある時点に戻す”仕組みですが、次の条件が揃うと、思ったように戻せません。

- 保持期間が短く、気づいた時点で既に上書きされている

- スナップショット自体が攻撃者に削除される(管理権限が奪われた)

- 「戻す操作」が現場の手順に組み込まれておらず、緊急時に迷う

つまり、スナップショットは“機能”ではなく“運用設計”です。戻す演習がないと、いざという時に場が整わず、判断が遅れて被害が広がります。

傾向2:NASは「境界」になりやすい—認証と権限が複雑化する

WindowsもLinuxも使う、複合機もある、クラウド同期もある。こうなるとNASは“何でも受けるハブ”になり、認証方式が混在します。結果、「この共有はADユーザーで入れるが、別の共有はローカル」「NFSだけ別のマッピング」といった“継ぎ接ぎ”が起きがちです。

そして事故が起きると、こう言われます。

「NAS側の設定なのか、ADなのか、クライアントなのか…どこが悪いの?」

ここで重要なのは、責任境界を曖昧にしないことです。少なくとも次は整理します。

- 認証の正本はどこか(AD/LDAP/ローカル)

- 権限の正本はどこか(ACLの運用ルール)

- 監査ログをどこで取るか(NAS/ドメイン/端末)

傾向3:レプリケーションが“感染拡大装置”になることがある

レプリケーションはBCPの要ですが、設計を誤ると「壊れた状態を素早く別拠点へコピーする」装置になります。特に暗号化被害(ランサムウェア)では、被害データが同期されると、復旧可能な世代が消えます。

ここで必要なのは、歯止めです。具体的には、世代管理(保持)、イミュータブル(変更不可)の確保、管理権限の分離、復旧手順の訓練です。一般論としては語れても、どこまでが必要十分かは組織の要件次第です。

NAS/アプライアンスはブラックボックスになりやすい分、事故の“説明責任”が重くなります。個別案件の設計・監査・復旧の組み立てに悩んだら、株式会社情報工学研究所に相談して、仕様と運用の間の穴埋めを一緒に行うのが安全です(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

ハイブリッド/クラウド連携の傾向—オンプレとクラウドの“責任境界”で事故が増える

2026年上期に増えやすいのが、オンプレのファイルサーバーとクラウドストレージ(同期・ゲートウェイ・バックアップ先)を組み合わせた構成です。導入の動機は明快です。「止められないオンプレを維持しつつ、バックアップや共有をクラウドで楽にしたい」。ただ、ここで事故が起きると、責任境界が曖昧なまま議論が過熱し、復旧が遅れます。

傾向1:同期は“便利”だが、誤操作・暗号化も同期する

同期は基本的に差分を反映します。つまり、誤削除・上書き・暗号化・大量リネームも反映します。ここで鍵になるのは「世代が戻せるか」と「管理権限が分離されているか」です。同期の仕組みを導入するほど、世代管理(バージョニング)とアクセス制御が“本体”になります。

傾向2:ログが分散し、原因究明が遅くなる

オンプレ、クラウド、端末、ネットワーク機器。ログが散らばるほど、時系列の整合が崩れます。さらに、時刻同期が甘いと“どれが先か”が分からなくなります。結果として、判断が遅れ、対応が後手になります。

ここでも、最初にやるべきは「ログの収束」です。どこで何を取るかを決め、時刻の基準を揃え、証跡を保全します。焦って操作を増やすと、ノイズカットができず、原因が見えなくなります。

傾向3:契約・仕様・運用の隙間が、現場に降ってくる

クラウド連携は、契約上の範囲、SLA、責任分界点、復旧の提供範囲が絡みます。ここを曖昧なまま導入すると、事故時に「それは提供外」「それはお客様責任」が飛び交い、現場は“いつ直るか”を説明できなくなります。

一般論として「責任分界を確認しましょう」は正しいのですが、どの条項が実運用に効くかは個別です。案件・契約・システム構成で悩んだら、株式会社情報工学研究所に相談して、現場が困らない形に落とし込むのが安全です(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

セキュリティ強化の潮流—署名/暗号化/ゼロトラストは正しいが、運用に刺さる

ファイルサーバーは、業務データの「集積点」です。つまり攻撃者から見れば、ここを押さえると成果が大きい。だからこそ近年の潮流は一貫していて、通信の保護(署名・暗号化)、認証の強化(MFA/条件付きアクセス)、権限の最小化(最小権限・特権分離)、そして横展開の抑え込み(セグメンテーション/ゼロトラスト)へ寄っています。

ただ、現場の本音はこうなりがちです。

「正しいのは分かる。でも“また運用が増える”んだよな…」

その感覚は健全です。セキュリティ強化は“追加機能”ではなく、業務の前提(性能、互換性、復旧手順、監視)に影響します。だからこそ、最初から「刺さりやすいポイント」を見える化して、ダメージコントロールできる形で進める必要があります。

よく刺さるポイント:強化項目と、現場で出やすい症状

| 強化の方向性 | 現場に出やすい症状 | 先に打てる歯止め |

|---|---|---|

| SMBの署名/暗号化の強化 | 「遅い」「古い機器だけ繋がらない」「特定共有だけ失敗」 | 対象クライアント/機器の棚卸し、影響範囲の事前テスト、段階的適用(リセット可能な手順) |

| 認証強化(MFA/条件付きアクセス) | 「夜間バッチが止まる」「サービスアカウントが詰まる」 | サービス用IDの扱い整理(gMSA等の検討)、例外の根拠と期限を明文化 |

| 特権の最小化(管理権限の分離) | 「運用が回らない」「誰が何をできるか不明」 | 役割定義、権限の棚卸し、緊急時の“臨時特権”手順(ログ必須) |

| ゼロトラスト/分離(横展開の抑制) | 「今までのアクセス経路が通らない」「例外だらけ」 | “どの業務がどの共有に必要か”を先に整理、例外を資産台帳と紐付け |

セキュリティ強化を“現場負債”にしないコツ

ポイントは、強化を「設定変更」ではなく「設計変更」と捉えることです。具体的には次をセットで進めます。

- 性能・互換性の事前検証(特に古いNAS/複合機/レガシー端末)

- 監視とログ(変更前後で何が変わったかを説明できる形)

- 復旧手順(戻し方を用意し、場が荒れないようにする)

そして何より、「一般論の正しさ」だけでは決めきれません。契約、監査要件、業務の止められなさ、混在OS、バックアップ方式によって最適解が変わります。具体案件で“どこまで強化するか”に迷ったら、株式会社情報工学研究所へ相談し、実運用で収束する線を一緒に引くのが現実的です(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

バックアップと復旧の現実—「取ってる」ではなく「戻せる」を作る(3-2-1+検証)

ファイルサーバーのバックアップは、導入した瞬間に安心したくなります。でも事故が起きたとき、現場が直面するのは「どこにあるか」ではなく「今ここに戻せるか」です。ここでよくある誤解が、“スナップショット=バックアップ”という扱いです。スナップショットは強力ですが、同一管理権限・同一装置・同一ネットワークに置かれている限り、事故の種類によっては同時に失う可能性があります。

現場の心の声はこうです。

「バックアップはあるはずなのに、なんでこんなに怖いんだ…」

怖いのは正しい反応です。復旧は、機能ではなく“設計された能力”だからです。

「戻せる」を作るための最低ライン(考え方)

代表的な考え方として、複数コピー・媒体分散・場所分散に加え、世代管理と復元検証を組み込みます。言い換えると、次の問いに答えられる形です。

- どの時点(RPO)まで戻せるのか

- どれくらいの時間(RTO)で戻せるのか

- 管理権限が奪われたときでも、最後の砦が残るか(分離・変更不可の確保)

実務のチェック:バックアップ設計で“穴が開きやすい”ところ

| よくある落とし穴 | なぜ危ないか | 現実的な対策 |

|---|---|---|

| 本番と同じ権限でバックアップを管理 | 侵害時にバックアップも一緒に触られる | 管理権限の分離、バックアップ用IDの最小権限、アクセス経路の限定 |

| 保持期間が短い(世代が薄い) | 発見が遅れる事故(静かな改ざん等)で手遅れ | 日次/週次/月次など“異なる粒度”で保持、重要共有は長期世代を別枠で確保 |

| 復元テストをしていない | 「戻る前提」が検証されていない | 定期的にサンプル復元(権限/ACL含む)を実施し、手順書を更新 |

“復旧作業”は、事故の種類で手順が変わる

ディスク故障、論理障害、誤削除、権限事故、不正アクセス、暗号化被害。どれも「戻す」ですが、戻し方は違います。特に不正アクセスが疑われるときに、焦って上書き復元すると、証跡が薄まり、原因究明と再発防止が難しくなります。

この領域は、一般論だけで安全に語り切れません。バックアップ方式(製品、世代、分離、クラウド連携)と、業務要件(止められなさ、監査、機密性)が絡むからです。判断に迷うなら、株式会社情報工学研究所へ相談し、復旧と再発防止が両立する形に整えるのが確実です(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

障害・侵害時の初動—ログ・隔離・証跡の順番を間違えると復旧が遠のく

ファイルサーバーのトラブルは、「直す」より先に「状況を確定する」必要があります。特に不正アクセスや改ざんの可能性があるとき、初動の順番を誤ると、復旧の難易度が一段上がります。ここで大事なのは、慌てないことではなく、手順で空気を落ち着かせることです。

現場の独り言はこうです。

「とにかく動かさないと怒られる。でも、触ったら証拠が消える気もする…」

この葛藤は正しいです。だからこそ、あらかじめ“やることの順番”を決めておきます。

初動の基本順序(被害最小化 → 証跡 → 復旧)

- 隔離(拡大の歯止め):共有の停止、該当セグメント遮断、疑わしい端末のネットワーク切り離し

- 証跡の確保:ログ(サーバ/AD/端末/バックアップ/クラウド連携)、時刻情報、設定のスナップ(構成の控え)

- 影響範囲の確定:いつから、どの共有が、どのユーザーで、どの操作を受けた可能性があるか

- 復旧方針の決定:どの時点に戻すか、戻した後の再侵入をどう防ぐか

やりがちな“逆順”と、そのリスク

- 先に復元してしまう → 何が起きたか分からず、再発(再侵入)で再び壊れる

- 先に権限を大きく変える → 後から「誰が何をしたか」を説明できなくなる

- 先にログを整理する(容量対策など) → 重要な手がかりを削る

最低限、確保しておきたい情報(現場で集められる範囲)

専門的な証拠保全が必要な場面もありますが、現場が“最初に”できることとして、次のような情報を揃えるだけでも、後の判断が速くなります。

- 発生時刻(誰がいつ気づいたか、最初の兆候は何か)

- 影響範囲(共有名、ボリューム、対象部署、端末種別)

- 変更の痕跡(大量のリネーム、権限変更、削除、暗号化の兆候)

- 直前の変更(OS更新、設定変更、証明書更新、アカウント変更)

- バックアップ/スナップショットの状態(世代、削除の有無、管理権限)

ここで重要なのは、「一般論の初動」を実行しても、次の判断(復元点、隔離範囲、再発防止策)は個別条件で変わることです。機密性、監査、業務停止コスト、OS混在、クラウド連携、バックアップ方式。これらが絡むと、最適な軟着陸の手順は一つではありません。

具体案件で悩むなら、早い段階で株式会社情報工学研究所へ相談し、証跡と復旧を両立させる方針を作ってください(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

OS別の対策を“1枚の設計図”にする—混在ファイルサーバーを軟着陸させるチェックリスト

2026年上期の「OS別ファイルサーバー」を語るとき、結局ここに収束します。

“OSごとの正論”を積み上げても、混在環境は勝手に整ってはくれない。だから、全体を1枚の設計図にして、段階的に収束させる必要がある。

現場の心の会話は、だいたいこうです。

「Windows、Linux、NAS、複合機、古い端末…全部“正しい設定”が違う。結局どれから手を付けるのが正解なんだ?」

その疑問は自然です。だからこそ、まずは“順番”を決めます。順番さえ決まれば、現場はブレーキを掛けながら前に進めます。

Step 0:まず“混在の実態”を固定する(棚卸し)

対策は棚卸しから始まる、と言うと退屈に聞こえます。でもファイルサーバーの場合、棚卸しが甘いと「強化した瞬間に止まる」事故が起きやすい。特にSMB周り(署名/暗号化/古い方言)と、認証(AD/ローカル/サービスアカウント)が混ざると、収束が一気に遠のきます。

- サーバー側:OS種別とバージョン(Windows Server / Linux / NAS OS)、役割(DC、メンバー、スタンドアロン)、共有の重要度

- クライアント側:Windows 10/11、macOS、Linux、複合機、古いNAS/端末(“誰が繋いでいるか”)

- 認証:AD参加の有無、ローカルユーザー併用の有無、サービス用ID(夜間バッチ/連携)

- 共有設計:部署別/業務別の共有、権限モデル(ACL)、公開範囲、外部アクセスの有無(VPN/ゼロトラスト)

- 復旧:バックアップ方式、スナップショット、世代、分離(権限分離/オフライン/イミュータブル相当)

ここでのコツは、完璧を目指さないことです。「上位20%の共有が全体80%の業務を支える」ケースが多いので、重要共有から固定していけば十分に前進できます。

Step 1:2026上期に“刺さりやすい変更点”を先に押さえる(SMB署名の既定強化)

2026年上期の混在環境で、実務的にいちばん刺さりやすいのは「SMB署名の既定強化」です。Windows 11 24H2 と Windows Server 2025 では、SMBの署名が既定で要求される方向に強化され、古いNASや署名に未対応/無効なSMBサーバーへ接続できない・失敗する可能性が現実に出ます。

ここで大切なのは、セキュリティ強化そのものを否定しないことです。署名は改ざん検知・中間者攻撃の抑え込みに効きます。一方で、互換性と性能に影響し得るので、段階的に適用しないと現場が炎上します。

実務のすすめ方は、次の“被害最小化”が現実的です。

- 重要共有の接続元を棚卸し(古いNAS/複合機/旧OSが混じっていないか)

- テスト環境 or 低影響共有で署名/暗号化の影響を確認(性能・エラー・ログ)

- 「例外は期限付き」にする(例外を常態化させない)

- 接続できない機器は“更新 or 置換”の判断材料を揃える(契約/費用/停止許容)

また、署名/暗号化を有効化するとCPU負荷が増え、体感速度の低下として見える場合があります。特に暗号化は、サーバー/クライアント双方のCPU使用率に影響が出ることが知られています。

Step 2:OS別の“守り方の癖”を揃える(Windows / Linux(Samba) / NAS)

ここからが「OS別」です。ただし、OS別の理想論を並べるのではなく、混在環境で運用できる“共通フォーマット”に揃えます。

| 観点 | Windows系ファイルサーバー | Linux + Samba | NASアプライアンス |

|---|---|---|---|

| 認証 | AD統合を前提に整理(誰が/何に/どの権限) | AD連携の方式を固定(連携していない共有を放置しない) | AD/ローカル併用の混乱に注意(ID管理の分岐点) |

| SMBの安全性 | 署名/暗号化の影響を測り段階適用(既定強化に注意) | Sambaの設定ポリシーを明文化(署名対応/暗号化方針) | 機種/ファームで対応差が大きい(更新計画をセットで) |

| ログ/監視 | イベントログ/監査ログの設計(誰が何をしたか) | syslog/journaldとSambaログの保全(保持期間) | ログの粒度が不足しがち(外部転送やSIEM連携を検討) |

| 復旧 | VSS/バックアップ製品/世代の整合(戻せるか) | スナップショットとバックアップを分離(権限分離) | スナップは強いが“同一装置依存”になりやすい |

Step 3:侵害・脆弱性の現実を前提にする(パッチと既定強化は“セット”)

2026年上期は「既定が強くなる」だけでなく、「脆弱性が現実に悪用される」ことも前提にすべき時代です。例えば Windows の SMB クライアントに関する脆弱性(CVE-2025-33073)は、2025年6月の更新で修正対象となり、のちにCISAの既知悪用(KEV)にも載るなど、パッチ適用の重要性を裏付ける材料が揃っています。

ここでの“現場に効く言い方”はこうです。

「セキュリティを上げるのは正しい。でも、パッチを当てずに“強化だけ”しても意味が薄い。攻撃は設定の穴だけじゃなく、未修正の弱点も突いてくる。」

なので、収束の設計図には次の2本柱を入れます。

- 既定強化(署名/暗号化/認証強化)を段階導入し、互換性の火種を事前に潰す

- パッチ適用の運用(検証→適用→監視→ロールバック)を“止めない形”で固定する

Step 4:依頼判断に寄せる(“今すぐ相談”の条件を先に決める)

ファイルサーバー運用でいちばん怖いのは、「事故が起きてから、判断基準を作り始める」ことです。場が荒れて、議論が過熱し、関係者が増え、ログも散らばり、復旧も遅れます。だから、あらかじめ“歯止め”を決めておきます。

| 症状(よくある兆候) | 取るべき行動(被害最小化) | 相談の優先度 |

|---|---|---|

| 大量のファイル名変更/拡張子変更、共有が突然読めない | 共有停止・隔離、ログ確保、バックアップ世代の保護(削除されないように) | 高(即) |

| スナップショット/バックアップが消えている、管理者権限が怪しい | 権限分離、バックアップ装置の隔離、操作履歴の確保 | 高(即) |

| 特定部署だけアクセス不能/異常に遅い | 変更点(更新/設定/証明書/署名強化)の洗い出し、影響範囲を固定 | 中(状況次第) |

| 古いNAS/複合機だけ繋がらない(更新後に顕在化) | 署名/暗号化の要件確認、機器更新計画、例外は期限付きで管理 | 中(設計相談) |

そして、ここが結論です。こうした判断は「一般論」では安全に着地しません。業務停止の許容、契約、監査、機密度、混在OS、バックアップ方式で最適解が変わります。だからこそ、具体案件で迷ったら株式会社情報工学研究所へ相談し、現場が回る形に収束させてください(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。

付録:現在のプログラム言語別 “ファイルサーバー事故”の落とし穴(実装・運用の注意点)

最後に、ファイルサーバー運用で見落とされがちな「アプリ側の落とし穴」を、現在よく使われるプログラム言語ごとに整理します。ここはスペックではなく、“現場で実際に事故につながる癖”です。

共通の原則(言語が違っても同じ)

- 書き込みは「一時ファイル → fsync(必要に応じて)→ 原子的リネーム」を基本形にする(途中失敗で壊れた本番ファイルを作らない)

- ネットワークファイルシステムでは「遅延・再送・一時切断・権限差・時刻ズレ」を前提にし、例外処理とリトライ方針を設計する

- ロックは万能ではない(SMB/NFSのロック互換やアプリ実装の差で破綻する)。“ロック前提の設計”は慎重にする

- エラーを握りつぶさない(ログに残し、復旧可能な形で止める/巻き戻す)

Python

- 例外処理が広すぎて、失敗を“成功扱い”にしてしまう(空の出力、途中までのファイルを残す)

- 標準ライブラリのファイル操作は便利だが、ネットワーク越しの一時エラーを想定した設計(リトライ/整合性チェック)が必要

- 文字コードや改行の差で、想定外の差分・更新判定ミスが起きやすい(特にログ/設定ファイル)

Node.js(JavaScript/TypeScript)

- 非同期I/Oで「書いたつもり」になりやすい(close/flush前に次の処理へ進む設計ミス)

- Promiseチェーン/asyncの例外漏れで、失敗が上位へ伝播せず“静かに欠損”する

- 大量小ファイルを並列処理すると、ファイルサーバー側の負荷(メタデータ更新)で遅延・タイムアウトが出やすい

Java(JVM系:Java/Kotlin)

- バッファリングが厚く、例外が出るタイミングが遅れることがある(最後のflush/closeで落ちる)

- ファイルロックは環境差が出やすい。設計として“ロックが取れない/効かない”前提の代替手段も用意する

- 大量ファイル処理はスレッド数・キュー設計を誤ると、サーバー側のIO待ちが雪だるま式に増える

.NET(C#)

- 共有モード(共有可/不可)の指定ミスで、思わぬ競合や“他プロセスが開けない”事故が出る

- Windows固有のパス長・予約名・大文字小文字差などが、混在環境(Linux/NAS)で不整合になりやすい

- 例外の種類が多い分、リトライすべき失敗と即時停止すべき失敗を分類しないと復旧が遅れる

Go

- 並列処理が容易な分、無自覚に“サーバーへ高負荷”を掛けてしまう(小ファイル大量・メタデータ更新地獄)

- タイムアウト/コンテキストキャンセル設計を誤ると、中途半端な成果物(未完了ファイル)が残りやすい

- エラーを返すだけで終わらず、「どこまでできたか」「再実行して安全か」を設計に含める必要がある

Rust

- 安全性は高いが、I/Oの失敗は普通に起きる(安全なだけでは“戻せる”にはならない)

- 原子的リネームや一時ファイル戦略など、“運用を壊さない作法”を設計に取り込むことが重要

- 非同期ランタイム利用時は、Node.js同様に「完了待ち(flush/close)」の設計ミスに注意

C / C++

- エラー処理の漏れがそのままデータ欠損につながりやすい(戻り値チェック、fsync、部分書き込みの扱い)

- 文字列処理・パス処理の境界条件で事故が出やすい(意図せぬ上書き・別ディレクトリへの出力)

- “性能最適化”が先行すると、整合性と復旧性を落としがち。ログ・検証・ロールバックが必須

PHP

- Webリクエストのタイムアウトや並列実行で、同一ファイルを同時更新して破損しやすい(排他と原子的更新が重要)

- 一時ファイルの置き場所(/tmp等)と権限設計を誤ると、意図せぬ情報露出や障害の温床になる

- ファイルアップロード/生成で“途中失敗”が起きた時の後片付け(不完全ファイルの掃除)が必要

Shell(bash等)/ PowerShell

- ワンライナーやバッチが、想定外のパスに対して破壊的に動く(変数未定義、空展開、ワイルドカード)

- エラーを無視して次へ進むと、欠損を“正常終了”にしてしまう(set -e 相当、終了コード確認、ログ必須)

- ファイルサーバー上での大量処理は、メタデータ更新負荷で遅延が連鎖しやすい(分割・間引き・再実行設計)

ここまでの通り、OS側の強化(署名、暗号化、認証、分離)と、アプリ側の作法(原子的更新、例外処理、再実行安全性)が噛み合わないと、現場は収束しません。逆に言えば、ここが噛み合った瞬間に「夜間対応が減る」「説明が楽になる」「不安が小さくなる」という形で効いてきます。

ただし、これも一般論には限界があります。あなたの環境は、契約・監査・機密度・混在OS・バックアップ方式・業務停止許容度が必ず絡みます。具体案件で迷ったときは、株式会社情報工学研究所へ相談し、最短で“軟着陸”の設計図を作ってください(問い合わせ:https://jouhou.main.jp/?page_id=26983 /電話:0120-838-831)。