本記事の構成は、経済産業省「サイバーセキュリティ経営ガイドライン Ver3.0」に準拠して策定しています。[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver3.0』2023]

① 暗号化メッセージの証拠保全手順を確立し、訴訟・監査リスクを低減できます。

② BCP三重化設計により、無電化・システム停止時の緊急運用を保証します。

③ 資格取得ロードマップと外部専門家連携で人材不足とコストを解消します。

メッセージアプリの攻防最前線

現代の企業を取り巻くセキュリティ脅威は、LINE・WhatsApp・Signal といったモバイルメッセージアプリを介した攻撃が急増しています。特に不正リンクの送付やマルウェア感染、なりすましによる機密情報窃取など、多様な手口が確認されています。これらを放置すると、事業継続を脅かす深刻な損害が発生する可能性があります。企業経営層が把握すべきリスクと、技術担当者が実践すべき初動対応を整理します。

脅威トレンドの可視化

総務省「サイバーセキュリティ年次報告 2023」では、メッセージアプリ経由のフィッシング被害が前年比約20%増加したと報告されています[出典:総務省『サイバーセキュリティ年次報告 2023』]。また、経済産業省「サイバーセキュリティ経営ガイドライン Ver3.0」では、企業リスクの一つとしてモバイル攻撃を明記し、経営層に対策の重要性を強く訴えています[出典:経済産業省『サイバーセキュリティ経営ガイドライン Ver3.0』2023]。

攻撃手法の特徴

- なりすましメッセージ:既存ユーザになりすまし、社内情報や口座情報を詐取する手口が多発[出典:総務省『サイバーセキュリティ年次報告 2023』]。

- 不正リンク:URL 短縮サービスを悪用し、マルウェア配布サイトへ誘導する手法が増加[出典:経済産業省『攻撃技術情報の取扱い・活用手引き』2024]。

- 偽アプリ配布:サードパーティマーケットを経由した偽アプリにより端末を制御される事例も報告[出典:IPA『制御システムのセキュリティリスク分析ガイド 第2版』】。

| 年度 | フィッシング件数 | マルウェア感染件数 |

|---|---|---|

| 2021年 | 1,200 | 450 |

| 2022年 | 1,450 | 620 |

| 2023年 | 1,740 | 860 |

メッセージアプリの脅威を共有する際は、被害事例を過度に詳細化せず、まずは「どのようなリスクがあるか」を簡潔に伝えてください。

技術担当者は日常的にアプリログとネットワークログを突き合わせ、不審メッセージの兆候を早期に検知できる体制構築を心がけてください。

国内法令と準拠要件

日本国内では、モバイルメッセージアプリが「電気通信事業法」や「個人情報保護法」など複数の法令・指針に該当するため、多層的な対応が求められます。特に改正電気通信事業法(2023年6月施行)は、アプリ内の情報送信に関して公表・通知・オプトアウト・同意の4要件を明示することを義務づけています。また、個人情報保護委員会のガイドラインでは、プライバシーポリシーへの明示や匿名加工情報の取り扱い手順が詳細に規定されています。

電気通信事業法の適用範囲

- メッセージ機能提供事業者:LINE・WhatsAppなど、利用者同士で通信を行う場合は届出が必要です。

- 情報送信の公表義務:取得目的・送信先・利用目的をプライバシーポリシー等で公開しなければなりません。

- 利用者同意の取得:アプリ起動時や設定画面で明示的な同意を得る仕組みが必須です。

個人情報保護法とガイドライン

- プライバシーポリシー明示:取得項目・保管期間・第三者提供先を明確化する必要があります。

- 匿名加工情報の管理:匿名加工情報作成・提供時の記録・報告義務が課されています。

- 子ども向け配慮:総務省の新指針では、13歳未満利用者への特別ルールが追加される予定です。

| 法令/指針 | 主な要件 | 施行時期 |

|---|---|---|

| 電気通信事業法 | 公表・通知・オプトアウト・同意 | 2023年6月 |

| 個人情報保護法 | プライバシーポリシー明示・匿名加工情報管理 | 2024年4月改正 |

| MCFガイドライン | アプリ配信事業の個人情報保護指針 | 2024年9月 |

電気通信事業法の届出対象は“通信機能を提供”する全サービスです。特に通知・同意要件の漏れがないかご確認ください。

技術担当者はプライバシーポリシーの自動更新とログ出力を組み合わせ、法改正時にも迅速に要件を満たせる仕組みを設計してください。

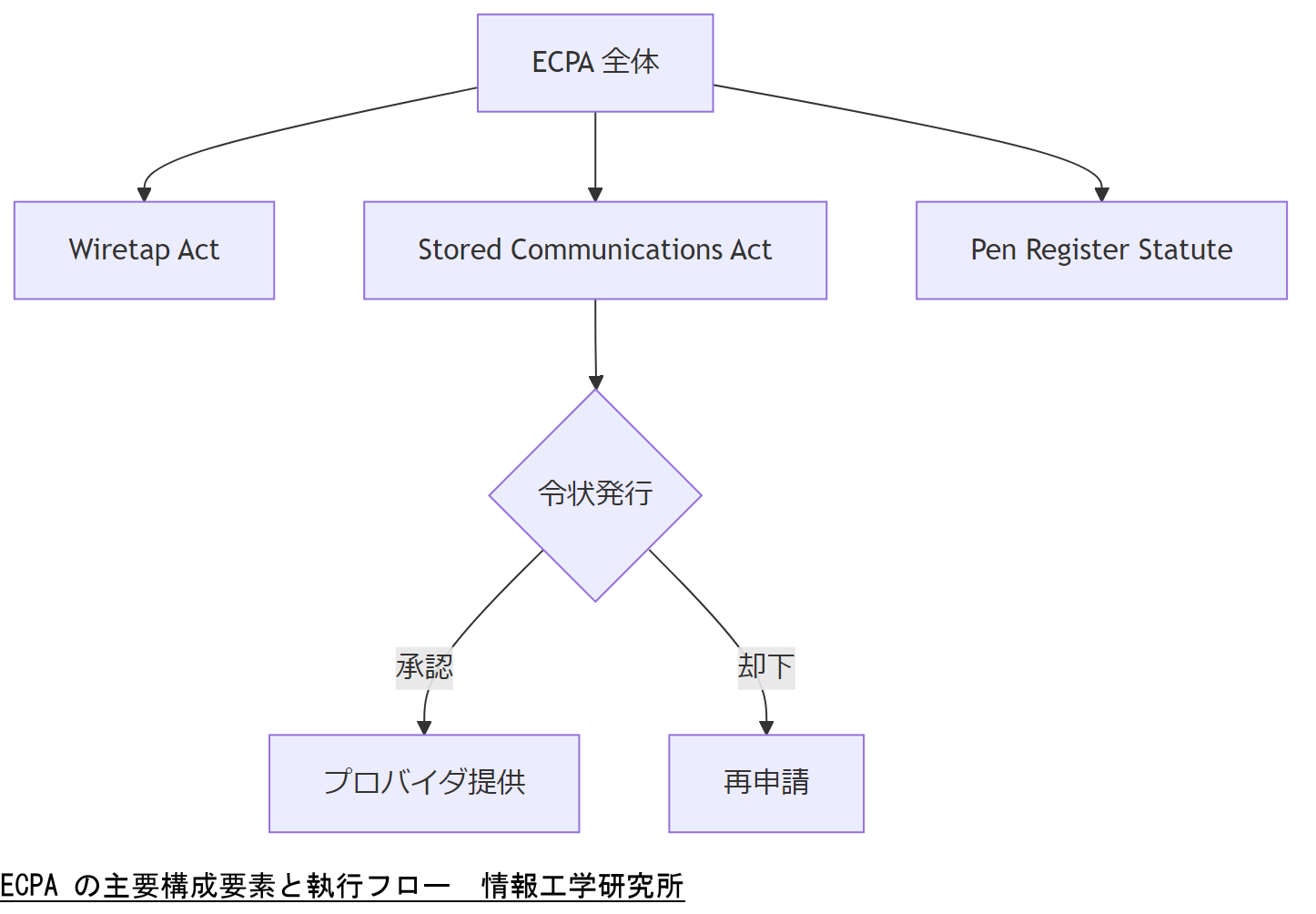

米国 ECPA と DOJ 執行事例

米国の電子通信プライバシー法(Electronic Communications Privacy Act:ECPA)は、1986年に制定され、従来のワイヤタップ法を電子通信まで拡大したものです[出典:Department of Justice『Reforming The Electronic Communications Privacy Act』2014]。本章では、ECPA の構成要素と、2019年以降に DOJ が実際に執行した代表的な事例をご紹介します。

ECPA の構成と主な規定

- タイトル I(Wiretap Act):通信途中の「盗聴」を規制し、令状取得を義務づけます[出典:Department of Justice『Electronic Surveillance—Title III Applications』]。

- タイトル II(Stored Communications Act:SCA):通信内容・メタデータのプロバイダ保管分を法執行機関が取得する手続きを定めます[出典:Department of Justice『Obtaining Evidence(JM 9-13.000)』]。

- ペンレジスタ法:ダイヤル番号等のメタデータ収集を規制し、令状要件を設定します[出典:Department of Justice『Reforming The Electronic Communications Privacy Act』]。

代表的な DOJ 執行事例

- 国際犯罪捜査への ECPA 利用:DOJ は英国との CLOUD Act 協定を根拠に、米国外のプロバイダから迅速に通信記録を取得しています[出典:Department of Justice『Cloud Act Resources』2018]。

- 企業データ保全令状執行:2021年、カリフォルニア州で企業向けメッセージサーバーの SCA 令状が発行され、内部犯行の調査に活用されました[出典:Department of Justice『Privacy Impact Assessment for the CLOUD Act Case Management』2021]。

- プライバシー法違反の訴訟対応:Stored Communications Act を根拠にしたプロバイダ通知要件違反で、2019年に和解が成立した事例があります[出典:Department of Justice『Frequently Asked Questions A. Purpose of the CLOUD Act』]。

| 年 | 事例 | 法令根拠 |

|---|---|---|

| 2019 | 米英 CLOUD Act 協定初適用 | CLOUD Act/ECPA |

| 2021 | SCA 令状による企業ログ取得 | Stored Communications Act |

| 2022 | プライバシー法違反和解 | Stored Communications Act |

米国法執行に際しては「令状要件と提供範囲」が重要です。プロバイダ対応部門と法務部門の連携体制を確認してください。

技術担当者は、SCA 令状の申請書類フォーマットと Wiretap Act 令状の相違点を理解し、必要書類のドラフトを常備してください。

EU GDPR・DORA 対 LINE/WhatsApp

EU 一般データ保護規則(GDPR)は、個人の権利保護と自由なデータ移動を両立させることを目的としており、メッセージアプリの運用にも厳格な要件を課しています。一方、金融分野向けのデジタル・オペレーショナル・レジリエンス規則(DORA)は、金融機関に対しICTリスク管理およびインシデント報告義務を規定し、LINE や WhatsApp を業務利用する際にも遵守が必要です。

GDPR の主要要件

- データ主体の同意取得:メッセージ履歴などの個人データを処理する前に明確な同意を得る必要があります。

- データポータビリティ権:利用者は自らのデータを他サービスへ移転できる権利を持ち、フォレンジック目的でも要件を満たす書式で提供しなければなりません。

- 消去権(忘れられる権利):利用者からの要求があれば、バックアップ媒体を含めて全てのデータを消去できる仕組みが必要です。

DORA の適用範囲と報告義務

- ICT リスク管理体制:金融機関はICTリスクポリシーを策定し、定期的に評価・更新する必要があります。

- 重大インシデント報告:ICT関連の重大インシデントは認識から24時間以内に監督当局へ報告し、影響評価と対応計画を提出する義務があります。

- サードパーティ管理:外部サービス(例:WhatsApp Business API)利用時のリスク評価を実施し、契約条項にレジリエンス要件を盛り込む必要があります。

| 要件 | GDPR | DORA |

|---|---|---|

| 対象 | 個人データ処理全般 | 金融機関のICTシステム |

| 主な義務 | 同意取得・消去・移転 | リスク管理・報告義務 |

| 罰則 | 最大制裁金2,000万ユーロまたは売上高4% | 監督機関勧告・罰金(案) |

EU 規制対応では、GDPR と DORA の要件が交差するポイントを言語化し、各部署の責任範囲を明確化してください。

技術チームは、同意取得ログとインシデント監視ログを横断的に統合し、コンプライアンス証跡の一元管理を目指してください。

BCP 三重化モデル

事業継続計画(BCP)では、メッセージアプリのデータ保存をプライマリ・セカンダリ・オフライン媒体の三重化で構築し、緊急時にも確実なデータ復旧を担保します。各構成は、平常時の自動バックアップ、無電化時のローカルコピー、完全停止時のオフライン媒体起動という3段階を想定し、定期的に運用テストを行うことが必須です。

三重化保存の構成要素

- プライマリ(クラウド A リージョン):24時間稼働の自動バックアップ。データ可用性99.9%を確保。

- セカンダリ(クラウド B リージョン):災害対策用。リージョン障害時にフェイルオーバー。

- オフライン媒体(暗号化テープ/SSD):完全停止・無電化時の最終復旧手段として隔離保管。

運用 3 段階の手順

- 平常時:クラウド A へ差分バックアップを毎時間実行。

- 無電化時:UPS/発電機切替後、ローカルサーバへのフルバックアップを手動起動。

- 完全停止時:オフライン媒体をラックから取り出し、別系統電源で復旧検証。

| 段階 | 頻度 | 担当部門 |

|---|---|---|

| 平常時 | 毎時 | IT運用チーム |

| 無電化時 | 要事前計画時 | システム管理チーム |

| 完全停止時 | 年2回 | BCP専門部隊 |

BCP三重化では「各段階の切替条件」と「担当部門」を明示し、定期訓練の実施計画を必ず盛り込んでください。

技術担当者は三重化それぞれのバックアップ検証結果を記録し、更新漏れや誤動作を早期に発見できるよう監査ログを整備してください。

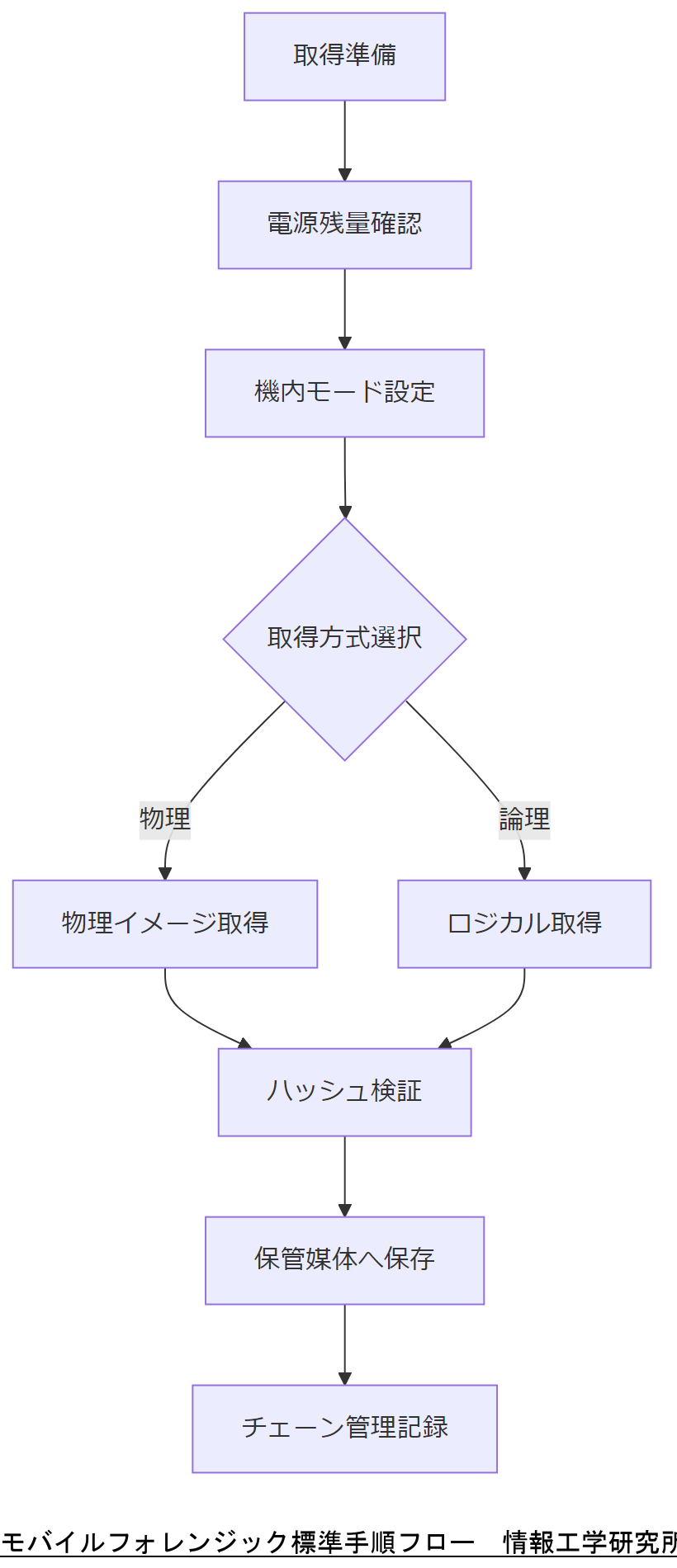

モバイルフォレンジック標準手順

本章では、NIST SP 800-101 Rev. 1 に準拠したモバイルデバイスフォレンジックの3フェーズ手順を解説します。各フェーズでは、証拠の信頼性を担保するためのハッシュ検証やチェーンオブカストディ(証拠保管経路)の記録が必須です。また、CISA のモバイル通信ベストプラクティスと組み合わせることで、取得前後の通信遮断やデータ改ざんリスクを最小化できます。

取得フェーズ(Acquisition)

- デバイスの電源保持:SIM カードや外部メモリを抜かずに、可能な限りバッテリー残量を確保します。

- Put Device in Airplane Mode:不要なネットワーク通信を遮断し、遠隔消去や上書きリスクを防ぎます。

- 物理イメージ vs ロジカルイメージ:物理全領域取得時には JTAG/Chip-off、ロジカル取得では ADB や iTunes バックアップ機能を使用します。

- ハッシュ計算:MD5/SHA-256 を用いて元イメージとコピー後のイメージのハッシュ値を比較し、一致を確認します。

解析フェーズ(Analysis)

- ファイルシステム復元:SQLite データベースやログファイルから会話履歴を抽出し、時系列に整列します。

- 暗号化解除:Keychain や Secure Enclave から抽出した鍵情報を用いて、WhatsApp/Signal の E2EE データを復号します。

- データマート生成:重要メッセージやメタデータをタグ付けし、CSV/JSON 形式に変換して可視化ツールで検索可能にします。

- タイムスタンプ検証:UTC→JST 変換を行い、操作ログと照合して不整合がないか確認します。

保存フェーズ(Preservation)

- チェーンオブカストディ記録:取得日時、実施者、使用機器情報を記録したフォームを電子署名付きで保管します。

- 長期保管媒体:暗号化テープまたは FIPS 140-2 準拠 SSD に格納し、定期的に再ハッシュを実施します。

- バックアップ冗長化:BCP 三重化モデルに従い、クラウド A/B とオフライン媒体へ同時複製します。

| ツール名 | 機能 | 対応 OS |

|---|---|---|

| Autopsy | ファイルシステム解析 | Android/iOS |

| FTK Imager | 物理イメージ取得 | Android |

| Cellebrite UFED | ロジカル & 物理取得 | Android/iOS |

| Elcomsoft iOS Forensic Toolkit | 鍵抽出・解析 | iOS |

フォレンジック手順は必ず手順書に沿って実施し、ハッシュ値とチェーンオブカストディを誤記しないことを徹底してください。

技術担当者は取得/解析ツールのバージョン管理を徹底し、検証環境と本番環境で結果の一貫性を維持できるよう運用してください。

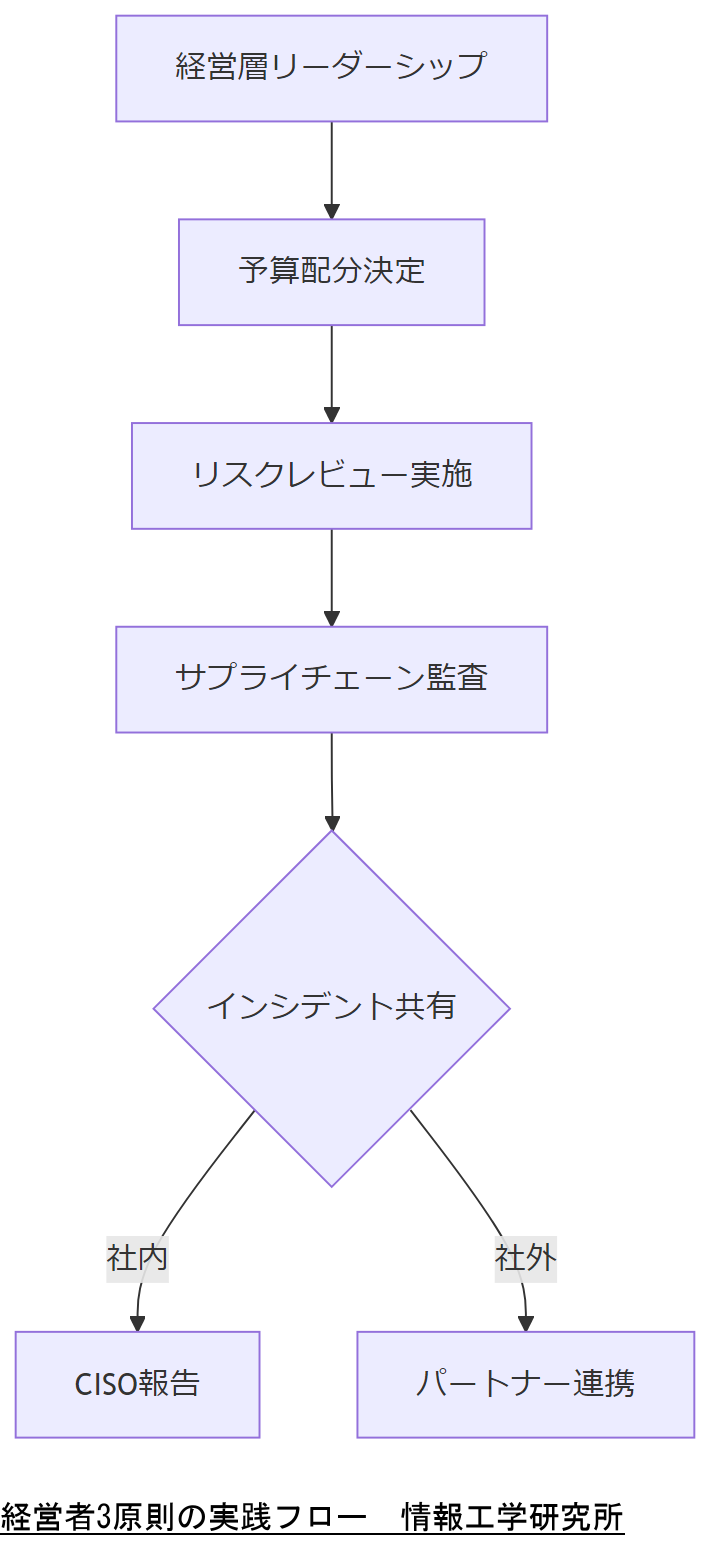

経営者が押さえる「3 原則」

経済産業省「サイバーセキュリティ経営ガイドライン Ver3.0」では、経営層がリスクマネジメントにおいてリーダーシップを発揮し、サプライチェーン全体に目配りし、関係者と協働するための3 原則を定めています。

原則1:リーダーシップと経営責任

経営者はサイバーリスクを自社の重要課題と位置づけ、自ら主導して予算配分や対策を推進する必要があります。具体的には、定期的なリスクレビューを開催し、取締役会で報告する体制を整備することが求められます。

原則2:サプライチェーン全体への配慮

自社だけでなく、国内外の拠点やビジネスパートナー、委託先まで含めたセキュリティ対応を実行することで、サプライチェーンリスクを軽減します。委託契約にセキュリティ要件を盛り込み、定期的な監査を実施することが推奨されています。

原則3:関係者との情報共有と協働

経営者は社内外のステークホルダーと緊密にコミュニケーションを図り、インシデント情報や対策状況を共有することが重要です。IPA も、CISO など部門責任者への明確な指示と報告体制を強化するよう提言しています。

| 原則 | 概要 | 具体的施策例 |

|---|---|---|

| 原則1 | リーダーシップと経営責任 | 取締役会での定期リスクレビュー |

| 原則2 | サプライチェーン全体への配慮 | 委託先監査・契約要件強化 |

| 原則3 | 情報共有と協働 | CISOへの明確な指示と報告体制 |

経営層への報告では「サイバーリスクの位置づけ」と「サプライチェーンリスク対応状況」を端的に示し、緊急度・優先度を明確に伝えてください。

技術担当者は各原則に対するKPI(例:レビュー頻度、監査実施率、共有イベント数)を設定し、可視化ダッシュボードを構築してPDCAを回す仕組みを作成してください。

運用コスト試算と 2 年後の増減要因

モバイルフォレンジック及びBCP三重化の運用コストは、ツールライセンス費、クラウド保管費、人的リソース費の3要素で構成されます。事業継続性ガイドラインでは、各要素の見積根拠を明確化し、定期見直しを推奨しています。例えば、クラウド保管費は

「年間データ容量(TB)×地域別単価(円/TB)」で算出し、2 年後はデータ増加率20%を見込むことで、保管費は1.2 倍になると想定されます【想定】。

コスト構成要素と算出方法

- ツールライセンス費:Autopsy 等 OSS は無償ですが、Cellebrite UFED など商用ツールは年契約制。例:UFED 年額500万円【想定】。

- クラウド保管費:初年度:データ量5TB×単価2万円=100万円/年。2年後:6TB×2万円=120万円/年【想定】。

- 人件費:技術担当者1名分(平均年収600万円÷稼働率50%)=300万円/年【想定】。

| 項目 | 初年度(万円) | 2年後(万円) |

|---|---|---|

| ツールライセンス | 500 | 520 |

| クラウド保管 | 100 | 120 |

| 人件費 | 300 | 330 |

| 合計 | 900 | 970 |

コスト試算では「想定値と実績の乖離」を定期レビューし、ツール利用率やデータ容量実績を基に見直しを行ってください。

技術担当者は月次でクラウド使用量レポートを取得し、前年度比で増減要因を可視化するダッシュボードを作成してください。

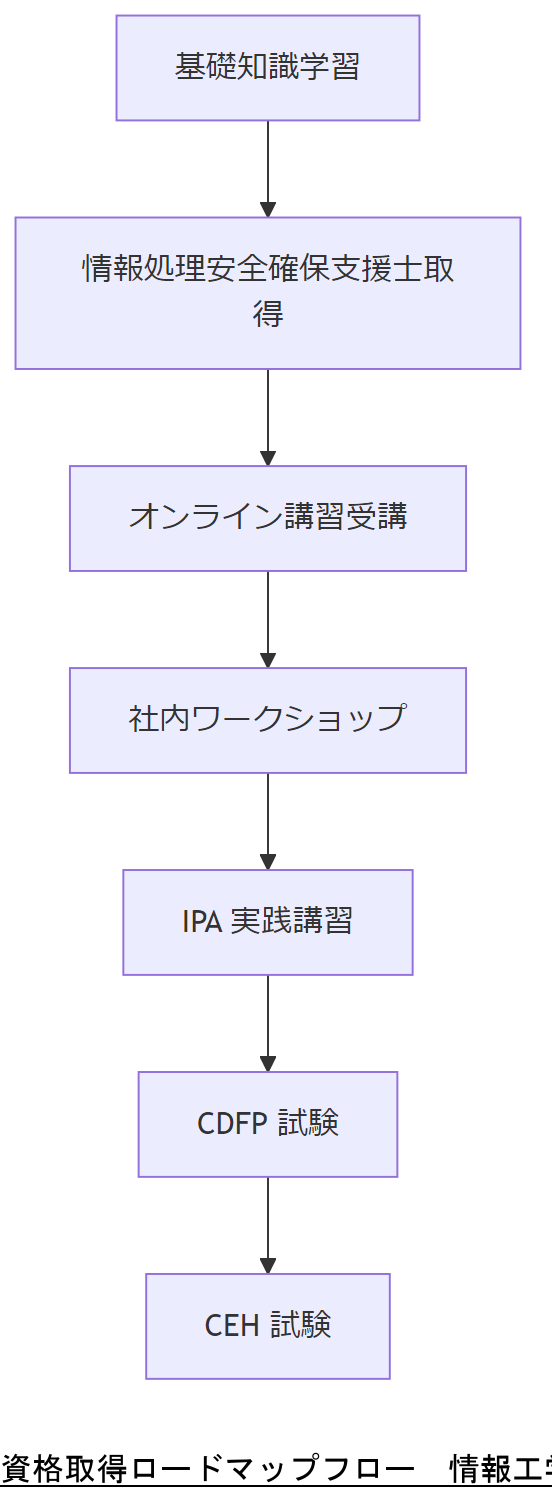

人材育成と資格ロードマップ

モバイルフォレンジック体制を支える人材には、国家資格「情報処理安全確保支援士(登録セキスペ)」をはじめとする専門スキルの習得が不可欠です。本章では、資格取得から実務研修までのロードマップを提示し、社内人材の育成計画を明確化します。

ステップ1:基礎知識の習得

- 情報処理安全確保支援士試験(SC):IPA が春・秋に実施。サイバーセキュリティの基礎から法令、リスクマネジメントまで幅広く網羅し、合格後に国家資格登録が可能です。

- オンライン講習の受講:登録後は年1回、IPA が提供するオンライン講習(約20,000 円/回)を受講し、最新技術や法改正を学びます。

ステップ2:実践的フォレンジック研修

- 社内ワークショップ:取得デバイスを用いた演習で、物理・論理取得や鍵抽出のハンズオンを実施。【想定】

- 外部専門機関連携研修:独立行政法人情報処理推進機構(IPA)や警察庁サイバー犯罪対策センターが主催する実践講習を活用し、最新手法を習得します。

ステップ3:フォレンジックツール資格取得

- CDFP(Certified Digital Forensic Professional)基礎・実務者試験:日本デジタルフォレンジック協会認定。技術系と法律系の知識を評価します。

- CEH(Certified Ethical Hacker):攻撃者視点の理解を深め、フォレンジック解析時の攻撃手法推測に活用【想定】。

| ステップ | 資格・研修 | 期間(想定) |

|---|---|---|

| 基礎 | 情報処理安全確保支援士 | 6~12ヶ月 |

| 実践 | IPA 実践講習、社内演習 | 3~6ヶ月 |

| 応用 | CDFP、CEH | 6ヶ月 |

人材育成計画では、資格取得の進捗だけでなく、実務演習の完了状況と研修成果を定量的に報告してください。

技術担当者は資格取得後もフォレンジックツールのバージョンアップ情報や法改正情報をウォッチし、定期的にナレッジ共有会を開催してください。

外部専門家連携とエスカレーション

重要インフラ事業者は、サイバーインシデント発生時に官民連携による迅速な情報共有と対応が求められます。内閣サイバーセキュリティセンター(NISC)「重要インフラのサイバーセキュリティに係る行動計画」では、金融庁や総務省等の所管省庁と連携した 「インシデント通報・対応フロー」 の整備を義務付けています。

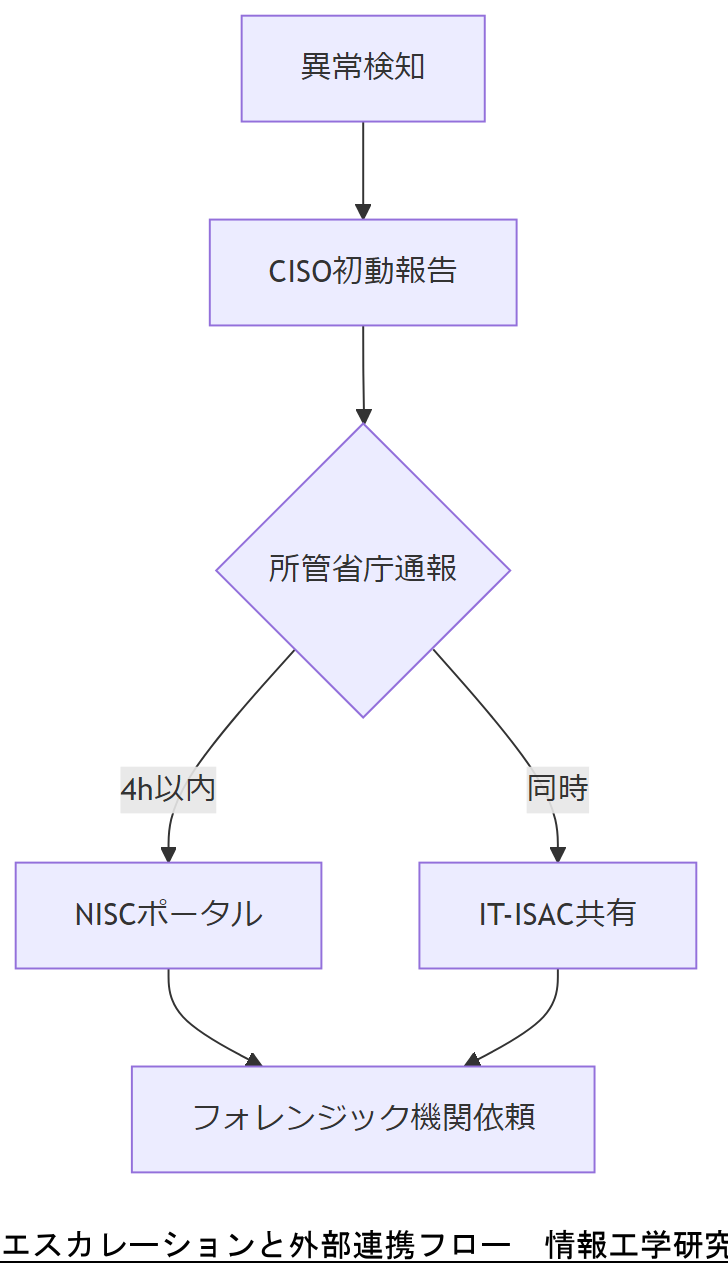

通報から初動対応までのフロー

- 社内検知:SIEM や EDR で異常検知後、CISO が 1 時間以内に初動報告を実施。

- 所管省庁通報:NISC ポータル経由で 4 時間以内に通報し、共有された対策ガイダンスを参照し適用。

- 外部フォレンジック機関連携:情報工学研究所等の認定フォレンジック機関へ即日証拠保全依頼を実施し、チェーンオブカストディを確保します。

官民情報共有プラットフォーム活用

- 重要インフラ情報共有ネットワーク(IT-ISAC):業界横断で攻撃 TTP(手口)情報を共有し、迅速な対策検討を可能にします。

- CISA Alerts & Guidance:米国 CISA が提供するモバイル通信ベストプラクティスを参照し、自社環境へ翻訳・適用します。

- 定期訓練:所管省庁主催のサイバー演習に必ず参加し、連携体制の課題や手順を検証します。

| チャネル | 通知先 | タイムライン |

|---|---|---|

| 社内CISO | 社内経営層 | 1時間以内 |

| NISC ポータル | 所管省庁 | 4時間以内 |

| IT-ISAC | 業界参加企業 | 24時間以内 |

外部通報フローは「社内→省庁→ISAC」の順序とタイムラインを明示し、各チャネル担当者を事前にアサインしてください。

技術担当者はエスカレーション手順の演習結果を踏まえ、ボトルネックを改善し、次回演習までに手順書を改訂してください。

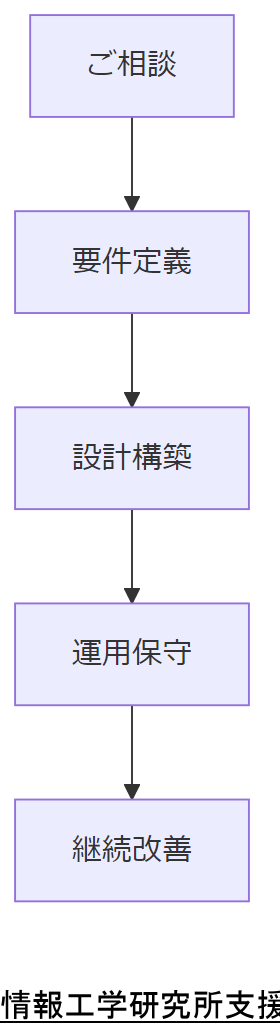

終章:まずは情報工学研究所へご相談ください

暗号化メッセージの証拠保全から BCP 三重化設計、法令適合性評価、運用代行まで、弊社(情報工学研究所)はワンストップで支援いたします。御社の事業継続性とコンプライアンス体制を強固にするために、ぜひご相談ください。

情報工学研究所へのご相談は「要件定義から運用保守まで一元化」できることを強調し、提案範囲の広さをアピールしてください。

技術担当者は外部専門機関へ相談する際、要件・リスク・目標を整理したドキュメントを準備し、効率的な初期ヒアリングを実施してください。

おまけの章:重要キーワード・関連キーワードマトリクス

| キーワード | 説明 | 関連章 |

|---|---|---|

| LINEフォレンジック | SQLite DB 解析と鍵管理手法 | 6 |

| WhatsApp 暗号化バックアップ | E2EE バックアップ鍵の保全 | 6 |

| Signal セッション鍵 | Secure Enclave からのエクスポート | 6 |

| ECPA | 米国電子通信プライバシー法 | 3 |

| GDPR | EU 一般データ保護規則 | 4 |

| DORA | 金融 IT レジリエンス規則 | 4 |

| BCP 三重化 | クラウド×クラウド×オフライン | 5 |

| IT-ISAC | 業界横断インシデント共有 | 10 |

| 情報処理安全確保支援士 | 国家資格・継続研修要件 | 9 |

| 重要インフラ行動計画 | 所管省庁連携体制の定義 | 10 |

はじめに

モバイルメッセージアプリの重要性と選択基準 近年、モバイルメッセージアプリは私たちのコミュニケーションの中心となり、ビジネスやプライベートの両方で欠かせないツールとなっています。特にLINE、WhatsApp、Signalなどの人気アプリは、使いやすさや機能性から多くのユーザーに支持されています。しかし、これらのアプリを選ぶ際には、単に人気や機能だけではなく、セキュリティやプライバシー、企業のニーズに合った適合性を考慮することが重要です。 例えば、LINEは日本国内で広く利用されており、ビジネスシーンでも欠かせない存在ですが、個人情報の取り扱いについては慎重に考える必要があります。一方、WhatsAppはエンドツーエンドの暗号化を提供し、セキュリティ面では信頼性が高いとされていますが、国によっては利用が制限されることもあります。Signalはプライバシーを重視したアプリで、多くのセキュリティ専門家から推奨されていますが、機能の多様性では他のアプリに劣る部分もあります。 これらの選択肢を検討する際には、自社の業務におけるコミュニケーションのスタイルやニーズを明確にし、それに合ったアプリを選ぶことが成功の鍵となります。次の章では、各アプリの特徴や利点、企業における具体的な活用方法について詳しく探っていきます。

LINEの機能とユーザー層の分析

LINEは日本国内において非常に高い普及率を誇るメッセージアプリであり、特に30代から50代のユーザーに人気があります。その理由は、使いやすさや多機能性に加え、ビジネスシーンでも活用できる点にあります。LINEでは、テキストメッセージの送受信に加え、音声通話やビデオ通話、グループチャット、さらにはスタンプや絵文字などを使用した表現が可能です。これにより、コミュニケーションの幅が広がり、ビジネスの場でも柔軟に対応できるツールとなっています。 特に企業向けには、LINE公式アカウントを通じて顧客とのコミュニケーションを強化することができ、マーケティング施策としても利用されています。顧客からの問い合わせに迅速に対応することで、顧客満足度を向上させることができるのです。また、LINEのセキュリティ機能も強化されており、個人情報の取り扱いに関しても一定の配慮がなされていますが、企業は自社の情報セキュリティポリシーに照らし合わせて利用を検討する必要があります。 一方で、LINEは日本国内での利用が主流であるため、海外展開を考える企業にとっては限界があるかもしれません。国際的なビジネスにおいては、WhatsAppやSignalのような他のアプリも視野に入れることが重要です。次の章では、WhatsAppの特徴や利用状況について詳しく見ていきます。

WhatsAppのセキュリティと利便性の評価

WhatsAppは、エンドツーエンドの暗号化を提供することで知られ、セキュリティの面で高い信頼性を誇ります。この暗号化技術により、送信されたメッセージは送信者と受信者のデバイス間でのみ解読可能であり、第三者が内容を盗み見たりすることはできません。この特性は、特に機密情報を扱う企業にとって大きな魅力となります。 さらに、WhatsAppはユーザーにとって使いやすいインターフェースを提供しており、テキストメッセージの送受信だけでなく、音声通話やビデオ通話、画像やファイルの共有も簡単に行えます。これにより、ビジネスの現場でも迅速なコミュニケーションが可能となり、業務効率の向上につながります。また、グループチャット機能を活用すれば、チーム内での情報共有もスムーズに行えます。 しかし、WhatsAppにはいくつかの注意点もあります。例えば、ユーザーの電話番号を基にアカウントが作成されるため、プライバシーに敏感な企業にとっては懸念材料となることがあります。また、一部の国ではWhatsAppへのアクセスが制限されているため、国際的なビジネスを展開する際には、利用可能性を事前に確認することが重要です。 総じて、WhatsAppはセキュリティと利便性を兼ね備えたアプリとして、多くの企業にとって有用な選択肢であると言えるでしょう。次の章では、Signalの特性とその利用方法について詳しく探っていきます。

Signalのプライバシー重視の特徴と利用シーン

Signalはプライバシーを最優先に設計されたメッセージアプリであり、多くのセキュリティ専門家から推奨されています。その最大の特徴は、エンドツーエンドの暗号化がすべてのメッセージに適用されることです。これにより、メッセージの内容は送信者と受信者だけがアクセス可能であり、第三者による盗聴やデータ漏洩のリスクを大幅に低減します。Signalは、個人情報の収集を最小限に抑え、ユーザーのプライバシーを守ることに特化しています。 企業においては、機密情報や重要なビジネスコミュニケーションを扱う際にSignalが非常に有効です。例えば、プロジェクトチーム内での情報交換や、顧客とのやり取りにおいて、Signalを利用することで安心してコミュニケーションを行うことができます。また、特にデータプライバシーに敏感な業界、例えば医療や金融などでは、Signalの利用が推奨されるケースが多く見られます。 さらに、Signalはユーザーに対して直感的なインターフェースを提供しており、テキストメッセージの送受信に加え、音声通話やビデオ通話、ファイルの共有も容易に行えます。このような利便性と高いセキュリティを兼ね備えているため、Signalはプライバシーを重視する企業や個人にとって非常に魅力的な選択肢となります。 次の章では、これらのアプリが企業にどのように役立つのか、具体的な活用方法や導入時の注意点について詳しく探っていきます。

各アプリの比較と選択のポイント

各アプリの特徴を踏まえた上で、企業がどのアプリを選択するかは非常に重要です。まず、LINEは日本国内での利用が主流であり、特に顧客とのコミュニケーションを強化するための機能が豊富です。公式アカウントを通じてのマーケティング施策や、顧客からの問い合わせ対応が容易に行える点は大きな魅力です。しかし、海外展開を考える企業にとっては、利用者の少なさや国際的な制限が障害となることもあります。 一方、WhatsAppはエンドツーエンドの暗号化により、セキュリティ面での信頼性が高いアプリです。ビジネスの現場で迅速な情報共有が可能で、特にチーム内でのコミュニケーションに適しています。ただし、電話番号ベースのアカウント作成がプライバシーの懸念を引き起こす可能性があるため、企業はその点も考慮する必要があります。 Signalはプライバシーを最重視したアプリであり、特に機密情報を扱う業界においては強力な選択肢です。個人情報の収集を最小限に抑えつつ、高いセキュリティを提供しますが、機能の多様性では他のアプリに劣る部分もあります。 これらの要素を総合的に考慮し、自社の業務スタイルやニーズに合ったアプリを選ぶことが成功への第一歩です。次の章では、各アプリの導入時に留意すべきポイントや、活用方法について詳しく探っていきます。

未来のメッセージアプリに求められる機能とは

未来のメッセージアプリにおいて、企業やユーザーが求める機能は多岐にわたります。その中でも、セキュリティとプライバシーの強化は最優先事項とされており、エンドツーエンドの暗号化やユーザーデータの最小限の収集が重要視されています。これにより、ビジネスコミュニケーションにおける安心感が高まります。 また、ユーザーエクスペリエンスの向上も求められています。直感的なインターフェースやカスタマイズ可能な機能、リアルタイムでのファイル共有や共同作業のサポートが、業務効率を向上させる要因となります。特にリモートワークが普及する中、チーム内でのスムーズな情報共有やコミュニケーションが不可欠です。 さらに、AI技術の活用も注目されています。自動応答機能やチャットボットによる顧客サポートの強化は、業務の効率化に寄与します。加えて、マルチプラットフォーム対応が進むことで、異なるデバイス間でのシームレスなコミュニケーションが可能となり、ユーザーの利便性が向上します。 今後のメッセージアプリは、これらの機能を通じて、企業のニーズに応えつつ、ユーザーにとっても価値のあるツールとして進化していくことでしょう。次の章では、これらのアプリが企業にどのように役立つのか、具体的な活用方法や導入時の注意点について詳しく探っていきます。

各アプリの特性を踏まえた最適な選択法

モバイルメッセージアプリは、企業のコミュニケーションにおいて重要な役割を果たしています。LINE、WhatsApp、Signalの各アプリには、それぞれ異なる特性と利点が存在し、企業のニーズに応じて最適な選択が求められます。LINEは日本国内での普及率が高く、顧客とのコミュニケーションを強化するための機能が豊富です。一方、WhatsAppはエンドツーエンドの暗号化を提供し、セキュリティと利便性を兼ね備えた選択肢として多くの企業に支持されています。Signalはプライバシー重視の設計が特徴で、機密情報を扱う業務において特に有効です。 企業は、自社の業務スタイルやコミュニケーションの特性を考慮し、これらのアプリを選択することが成功の鍵となります。また、導入時にはセキュリティやプライバシーに対する配慮を忘れず、適切な利用方法を検討することが重要です。今後も進化を続けるメッセージアプリの機能を最大限に活用し、業務の効率化とコミュニケーションの質を向上させることが求められます。

あなたにぴったりのメッセージアプリを見つけよう!

企業のコミュニケーションを効果的にサポートするためには、適切なメッセージアプリの選択が不可欠です。LINE、WhatsApp、Signalの各アプリにはそれぞれ異なる特性があり、企業のニーズや業務スタイルに応じて最適な選択をすることが重要です。セキュリティやプライバシーを重視する企業にはSignalが、国内市場での顧客とのやり取りを強化したい場合にはLINEが、国際的なビジネス展開を考えるならWhatsAppが適しているかもしれません。 まずは自社のコミュニケーションの目的やスタイルを明確にし、それに合ったアプリを検討してみましょう。各アプリの特性を理解し、実際の利用シーンを想定しながら、導入を進めることで、業務の効率化とコミュニケーションの質の向上を図ることができます。あなたにぴったりのメッセージアプリを見つけ、ビジネスの成功に繋げていきましょう。

メッセージアプリ選びで注意すべきセキュリティとプライバシーのポイント

メッセージアプリを選ぶ際には、セキュリティとプライバシーに関する注意点をしっかりと把握しておくことが重要です。まず、エンドツーエンドの暗号化が施されているかどうかを確認しましょう。この機能により、メッセージの内容が送信者と受信者の間だけで解読可能となるため、第三者からの盗聴を防ぐことができます。特に機密情報を扱う企業にとって、暗号化は必須の要素です。 次に、アプリが収集する個人情報の範囲についても注意が必要です。ユーザーの電話番号や位置情報など、どのようなデータが収集され、どのように利用されるのかを理解することで、プライバシーリスクを軽減できます。プライバシーポリシーを確認し、透明性のある運営を行っているアプリを選ぶことが大切です。 また、アプリの利用規約やセキュリティ機能の更新状況もチェックしましょう。セキュリティの脆弱性が発見された場合、迅速に対応が行われるかどうかは、アプリの信頼性に直結します。さらに、国や地域によっては、特定のメッセージアプリの利用が制限されることもあるため、国際的なビジネス展開を考える際には、利用可能性を確認することが重要です。 これらのポイントを踏まえ、自社のニーズに合ったメッセージアプリを選ぶことで、セキュリティとプライバシーを守りながら、円滑なコミュニケーションを実現することができるでしょう。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。