社内ネットワークへの潜入を可視化する仕組みがほしい

攻撃の初動段階で証拠を確実に掴みたい

BCP・デジタルフォレンジック要件と運用フローを設計したい

ハニートークンとは何か

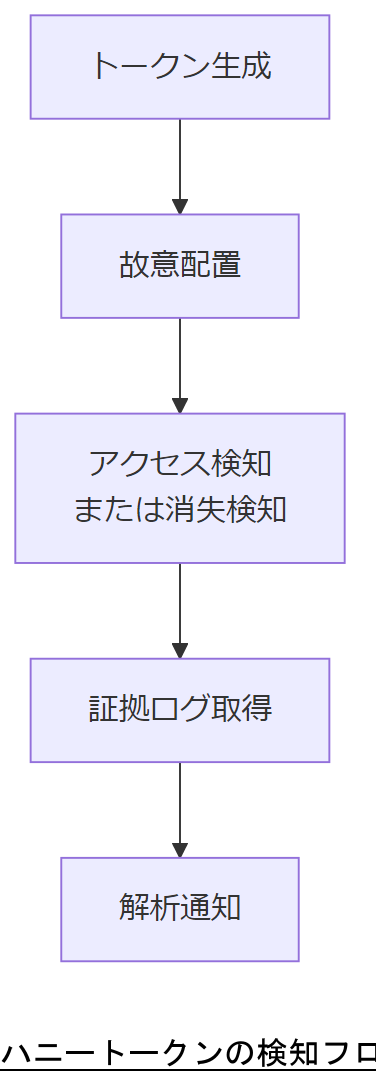

ハニートークンは、不正アクセス者を誘引するためにあえて配置するダミーデータや偽装資産のことです。実際の業務データと同様に扱われつつ、アクセスや消失が発生した時点で異常検知のトリガーとなり、詳細なログ取得やフォレンジック分析を可能にします。

主な種類には以下があります:

- ファイル型:特定フォルダに配置した偽ファイル。

- APIキー型:ダミーの認証情報を含むキー。

- データベースレコード型:偽ユーザー情報や設定情報のレコード。

これらを組み合わせることで、多層的に攻撃の足跡を追跡できます。

ハニートークンは単なるおとりではなく、検知からエスカレーションまでの一連の運用フロー構築において中核的な役割を果たします。

注意点:本番環境に投入する際は、トークンの識別方法やアクセス先をきちんと管理し、誤検知や誤配置を防止する必要があります。

[出典:総務省『情報セキュリティ白書』2023年]

ハニートークンの概念を説明する際、偽装データが実際の運用データと見分けつかない点に留意し、誤って本番データと混同しないよう注意を促してください。

配置するトークンの種類と配置箇所を選定する際、業務フローへの影響を最小限に抑える方法を検討し、配置後の監視体制を確立してください。

導入効果と活用シナリオ

ハニートークンを導入することで、従来の監視だけでは検知しづらい初動段階の不正アクセスを早期に発見でき、対策コストと被害範囲を大幅に抑えることが可能です。また、内部不正やサプライチェーン攻撃の抑止効果も期待できます。さらに、フォレンジック調査の効率化により、運用負荷を最適化しながらセキュリティ体制の高度化を実現します。

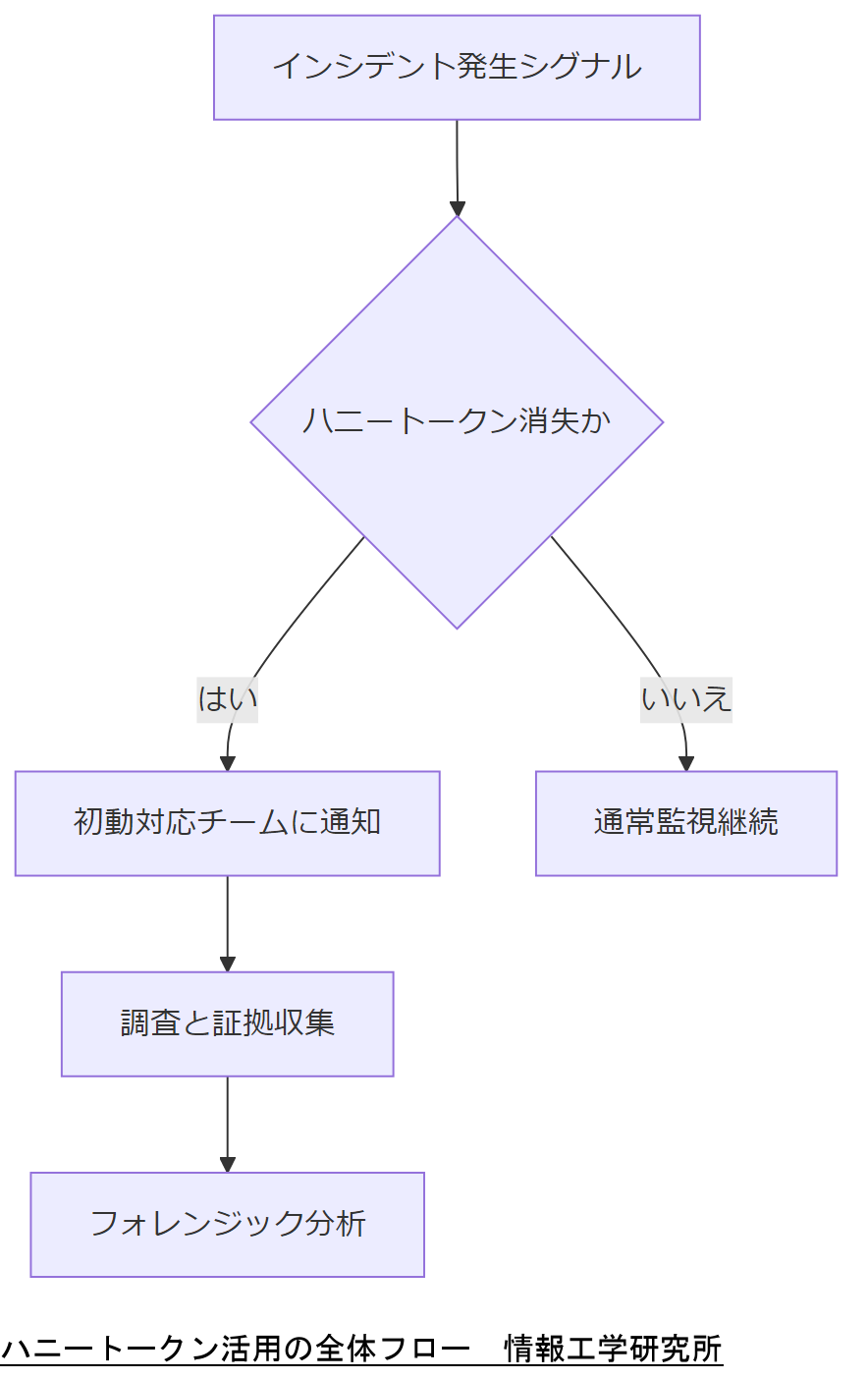

- インシデント初動の迅速化:ハニートークン消失をトリガーに、秒単位で対応チームへアラートを発信。

- 内部不正の抑止:意図的なトークンアクセスが内部関係者への抑止力に。

- 運用コストの最適化:ログ過多を避け、必要な証拠のみを自動収集。

導入効果を説明する際、ハニートークン消失をリアルタイムでアラートする仕組みがあることを強調し、即時対応体制の整備を併せて社内合意してください。

シナリオ設計では、誤検知が起きないよう閾値や配置箇所を調整し、本番運用前に小規模テストを実施して精度を確認してください。

システム設計と運用フロー

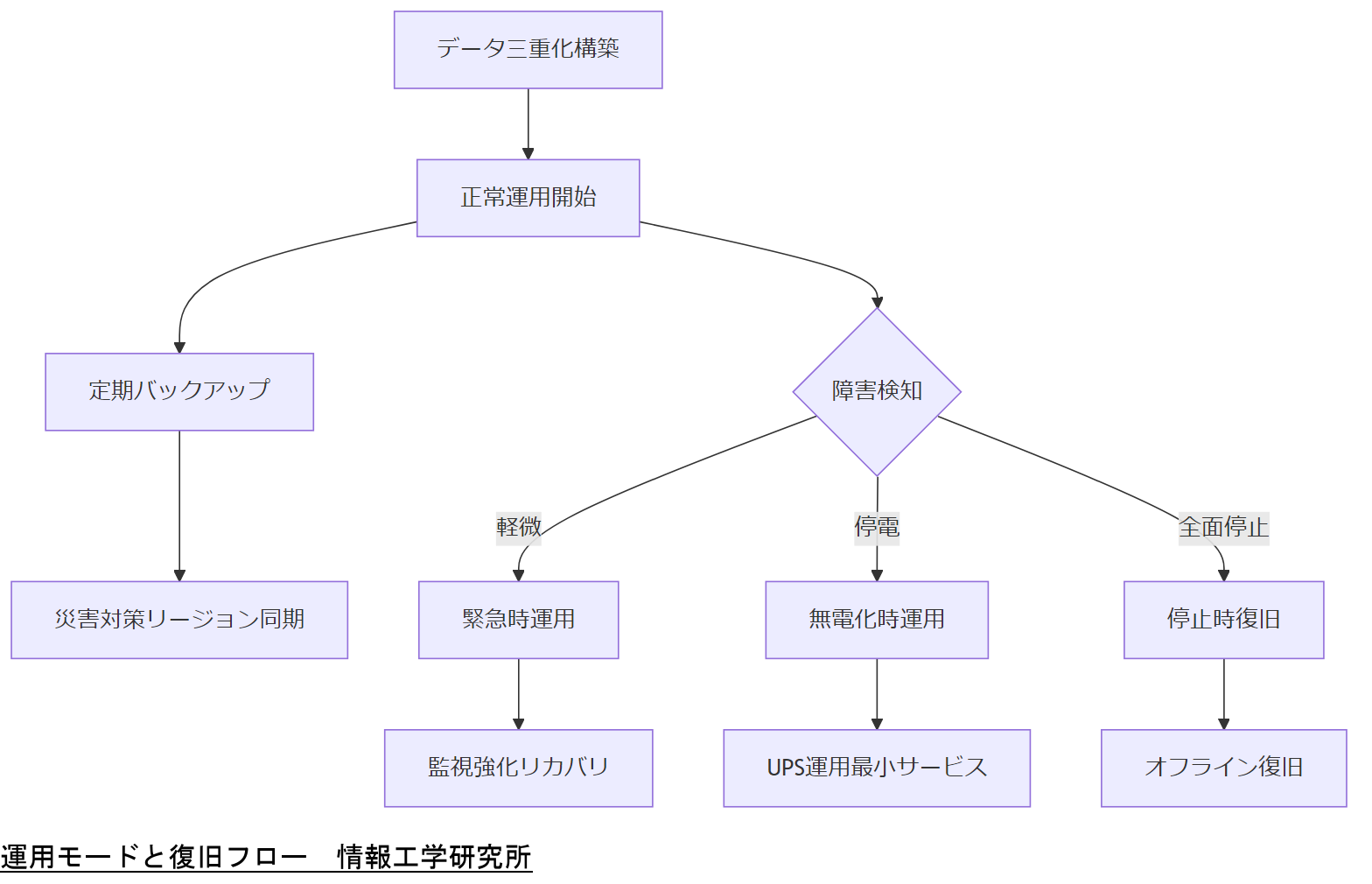

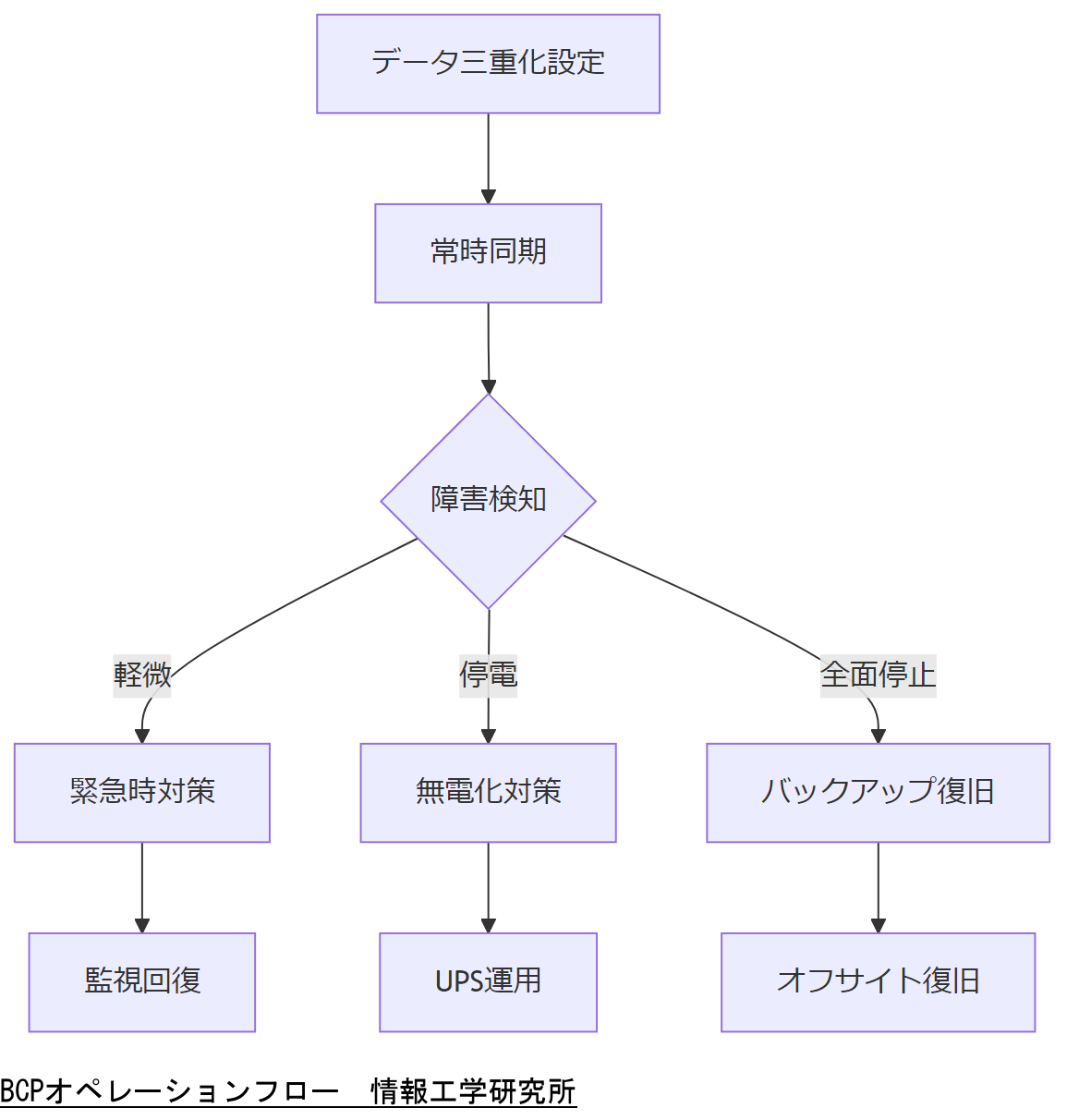

本章では、ハニートークンを効果的に運用するためのシステム設計と、BCPを踏まえた三段階の運用モードについて解説します。特にデータ保存の三重化設計と、緊急時・無電化時・システム停止時の運用フローを明確化することで、実際の障害発生時にも迅速かつ確実に対応できる体制を構築します。

データ保存の三重化

BCP(事業継続計画)の基本として、データは少なくとも三重に保存します。具体的には:

- 本番システム上のデータセンター(リアルタイムレプリケーション)

- 災害対策用リージョンへの遠隔レプリケーション

- オフライン媒体への定期バックアップ(テープまたはコールドストレージ)

これにより、システム障害や自然災害発生時にもデータを確実に保護できます。

[出典:内閣府『事業継続ガイドライン』2021年]運用モードと対応フロー

運用は以下の三段階で想定します。ユーザー数10万人超の場合は、各モードをさらにリージョン別・部門別に細分化して運用設計してください。

事業継続計画の運用モード| モード | 説明 | 主要対応項目 |

|---|---|---|

| 緊急時 | 軽微なシステム障害発生時 | 監視強化・自動リカバリ試行 |

| 無電化時 | 電力供給停止時 | UPS稼働・最小限サービス維持 |

| システム停止時 | 全面的なシステムダウン | オフラインバックアップからの復旧 |

各運用モードの名称と切り替え条件を明確にし、社内で誤ったモード移行を防止するために手順を共有してください。

運用フロー設計時は、障害発生後の切り戻し手順も併せて策定し、自動化範囲と手動介入範囲を明確に区別してください。

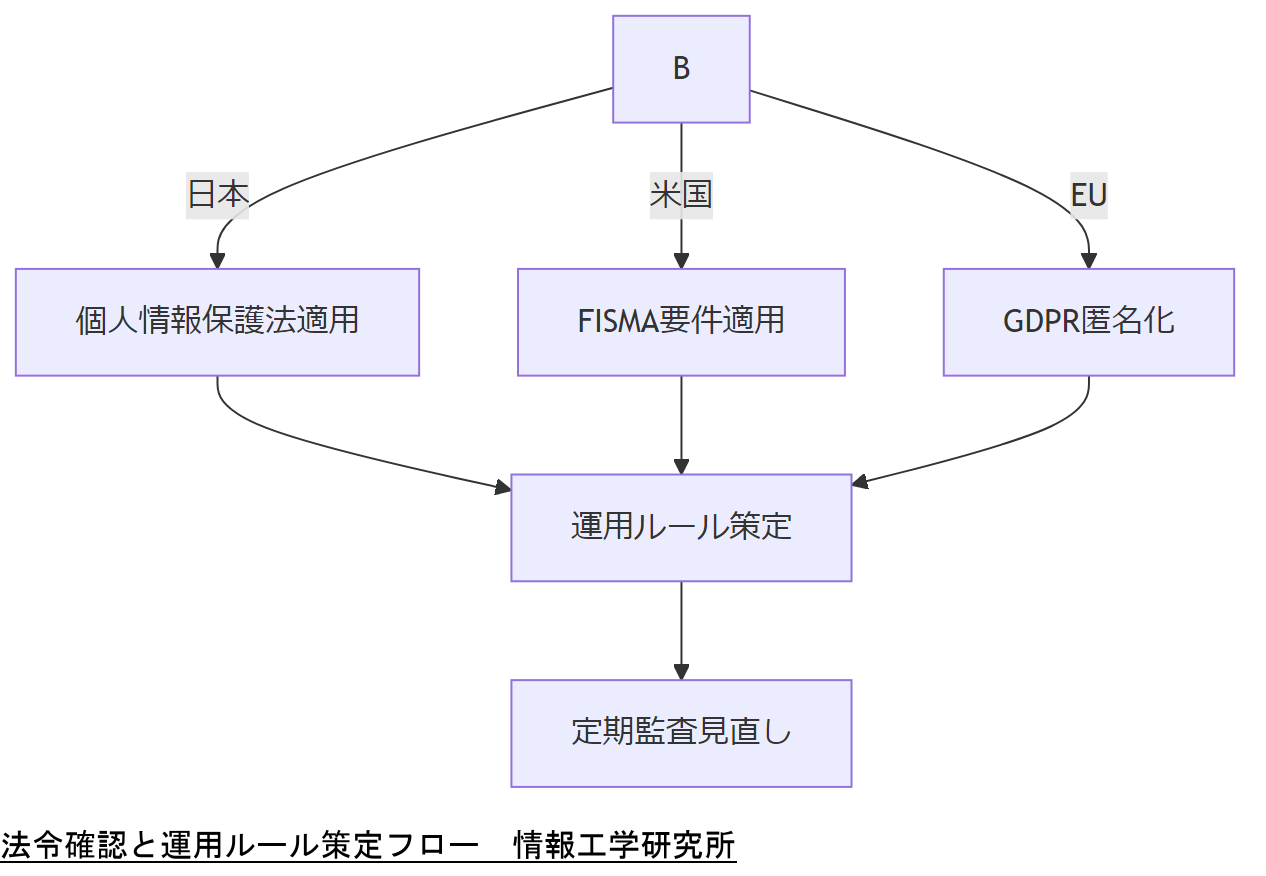

法令・政府方針・コンプライアンス

ハニートークン運用にあたり、各国・地域の法令や政府方針を遵守することは不可欠です。特に個人情報や機微情報を含む可能性があるため、以下の法令を定期的に確認し、運用に反映してください。

日本:個人情報保護法

個人情報保護法は、個人情報の取扱いに関し事業者に義務を課す法律です。ダミーデータであっても、実在の情報と類似性が高い場合は適用対象となるため、トークン設計時に匿名化や識別子管理を徹底してください。[出典:総務省『個人情報の保護に関する法律』2022年]

米国:FISMA(連邦情報セキュリティ管理法)

FISMAは連邦政府機関の情報セキュリティ基準を定めています。連邦機関を取引先とする場合、ハニートークンを含むテストデータの取扱いにも同法の要件が適用されるため、NISTガイドラインに準拠したコントロールを実装してください。[出典:米国国立標準技術研究所『FISMA Implementation Project』2021年]

EU:GDPR(一般データ保護規則)

GDPRはEU域内の個人データ保護を規定する法律です。域内のユーザー情報と同様に、ハニートークンに疑似個人データを使用する場合は同規則の匿名化要件を満たす必要があります。[出典:欧州連合『GDPR規則』2018年]

各法令の適用範囲を明確にし、ハニートークン設計時に遵守すべき要件(匿名化、アクセス制御など)を社内規定に追記してください。

法令は改正される可能性があるため、運用前だけでなく、定期的に最新の政府公式サイトを確認し、社内規定を更新する仕組みを構築してください。

デジタルフォレンジック要件

ハニートークン検知後の証拠保全・解析を迅速かつ適切に行うためには、事前にフォレンジック要件を定義しておくことが重要です。本章では、マルウェア感染、外部/内部からのサイバー攻撃それぞれに対応するログ収集・タイムライン管理のポイントを解説します。

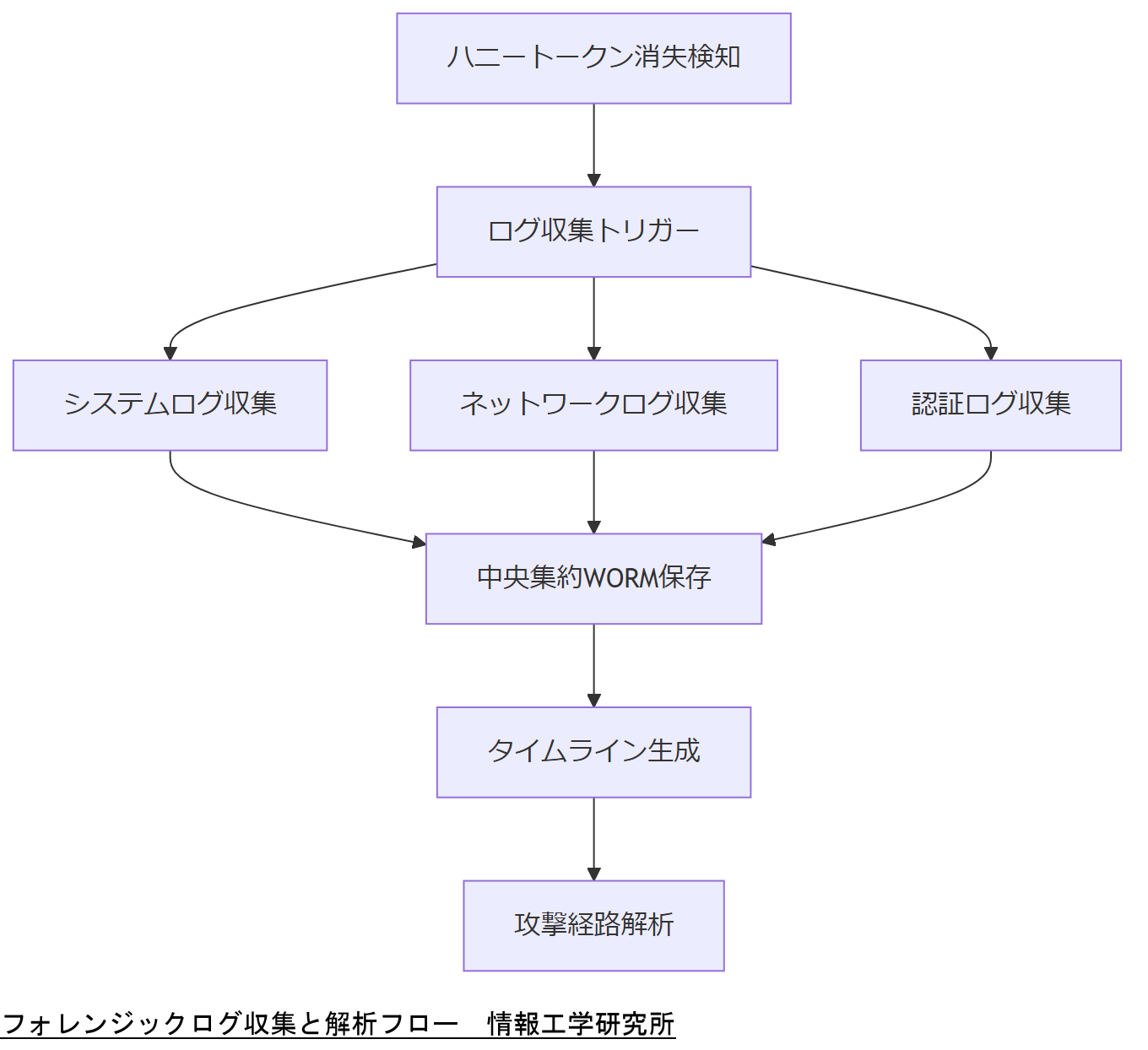

ログ収集設計

検知対象となるハニートークンイベントを起点に、以下のログを連動して取得します:

- システムイベントログ(OS、アプリケーション)

- ネットワークトラフィックログ(ファイアウォール、IDS)

- 認証ログ(LDAP、ADログイン履歴)

これらをタイムスタンプ付きで中央集約し、改ざん防止のためWORMストレージに保存します。[出典:警察庁『サイバー犯罪捜査手引』2020年]

タイムライン管理

イベント発生から対応完了までの一連の操作履歴を、時系列に可視化することで、攻撃経路や侵害範囲を明確にします。タイムライン管理システムは以下要件を満たす必要があります:

- 高精度タイムスタンプ同期(NTPサーバ利用)

- 各ログのイベントID紐付け機能

- 検索・フィルタ機能の充実

フォレンジックログの保存要件(改ざん防止、保存期間など)を関係部門と共有し、運用規定に組み込んでください。

ログ量は膨大になるため、ハニートークン検知時のみ必要ログを絞り込む仕組みを導入し、普段の監視負荷を軽減してください。

必要資格と人材育成

ハニートークン運用や高度なフォレンジック運用には、専門知識を有する人材が不可欠です。本節では、推奨資格と育成プログラム設計のポイントを詳述します。資格取得はスキルの可視化に役立ち、育成プログラムは実践的演習を通じて即戦力化を促進します。

まず、技術者に推奨される資格を整理します。情報処理安全確保支援士(登録セキスペ)は国内最高峰の情報セキュリティ資格であり、CISSP(Certified Information Systems Security Professional)は国際的に認知度が高い資格です。さらにフォレンジック専用資格として、GCFE(GIAC Certified Forensic Examiner)やCCFE(Certified Computer Forensics Examiner)などがあります。

育成プログラムは以下の要素を含むことを推奨します:

- 座学による法令・ガイドライン理解(個人情報保護法、CSIRT構築指針など)

- 実機演習によるハニートークン検知フロー構築

- 模擬インシデント対応テーブルトップ演習

- 定期的な復習テストとスキルマッピング

人材育成計画を示す際、必要資格の役割や育成ステップを明確化し、社内予算とスケジュールを合意してください。

育成プログラムは一度設計して終わりではなく、定期的な内容見直しと効果測定を行い、最新の脅威や法令改正に対応した更新を継続してください。

人材募集と組織体制

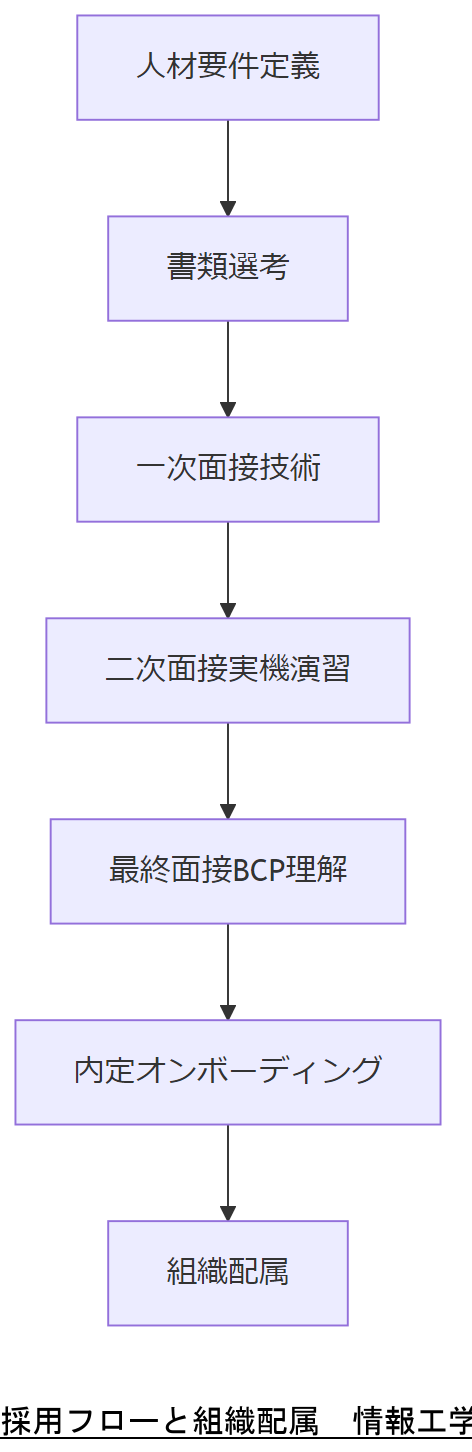

ハニートークン運用を安定化させるには、専門人材の採用と明確な組織体制が必要です。本節では、求めるスキルセットと採用フロー、組織内での役割分担を示します。

- 求めるスキルセット

- ネットワーク/システム管理経験

- ログ解析およびフォレンジック基礎知識

- セキュリティ資格保有(情報処理安全確保支援士など)

- 採用フロー

- 書類選考:スキルマトリクス照合

- 一次面接:技術スキル確認

- 二次面接:フォレンジック演習による実技評価

- 最終面接:組織適合性・BCP理解度確認

- 組織体制

- セキュリティ運用チーム:監視・検知担当

- フォレンジックチーム:証拠保全・解析担当

- BCP/ITリスクチーム:計画策定・テスト担当

採用プロセスと組織体制の概要を共有し、必要ポストと役割分担について経営層の承認を得てください。

組織拡大時には、階層的な責任範囲と情報共有ルートを明確化し、緊急時にも迅速に連携できる体制を整備してください。

定期点検とレビュー

ハニートークン運用やフォレンジックフローは導入後も継続的な点検とレビューが必要です。本節では、運用継続性を担保するための点検項目とレビューサイクルを説明します。

点検項目

- ハニートークン配置状況の確認(漏れや誤配置の有無)

- ログ取得設定の動作確認(トリガーからログ保存まで)

- BCP運用モード切替テストの定期実施

- 法令改正対応状況の確認と社内規定への反映

レビューサイクル

以下の頻度でレビューを実施します:

- 月次レビュー:ログ設定・トークン配置の動作確認

- 四半期レビュー:運用フロー全体の振り返りと改善提案

- 年次レビュー:法令・ガイドライン改正反映、BCP計画再策定

点検スケジュールとレビュー内容を共有し、部門横断での協力体制を確立してください。

定期点検は形式的になりがちです。実際の運用状況を踏まえた課題抽出と改善のPDCAサイクルを重視してください。

BCPの実装ポイント

ハニートークン運用を含むセキュリティ体制は、BCP(事業継続計画)との連携が不可欠です。本節では、BCP実装時のデータ三重化要件とオペレーション設計について解説します。

データ三重化要件

データは以下の3層で保存・管理し、緊急時にも迅速に復旧可能な状態を維持します:

- プライマリーデータセンター(リアルタイム同期)

- セカンダリーデータセンター(遠隔レプリケーション)

- オフサイトバックアップ(コールドストレージ)

ユーザー数10万人以上の大規模環境では、さらにリージョン別に分散し、各拠点でのリストア手順を個別策定してください。[出典:内閣府『事業継続ガイドライン』2021年]

3段階オペレーション設計

緊急時、無電化時、システム停止時でオペレーションを明確に定義します:

- 緊急時:監視強化・自動回復試行

- 無電化時:UPS稼働・最低限サービス維持

- システム停止時:オフサイトバックアップからのリストア

各段階で必要な人員配置と連絡フローを事前に周知し、定期テストで効果を検証してください。[出典:内閣府『事業継続ガイドライン』2021年]

BCP3段階の対応概要と各担当者の役割を明示し、テスト計画を社内で承認してください。

テスト時には実運用に近い条件を再現し、文書上の計画だけでなく、現場対応力を検証することが重要です。

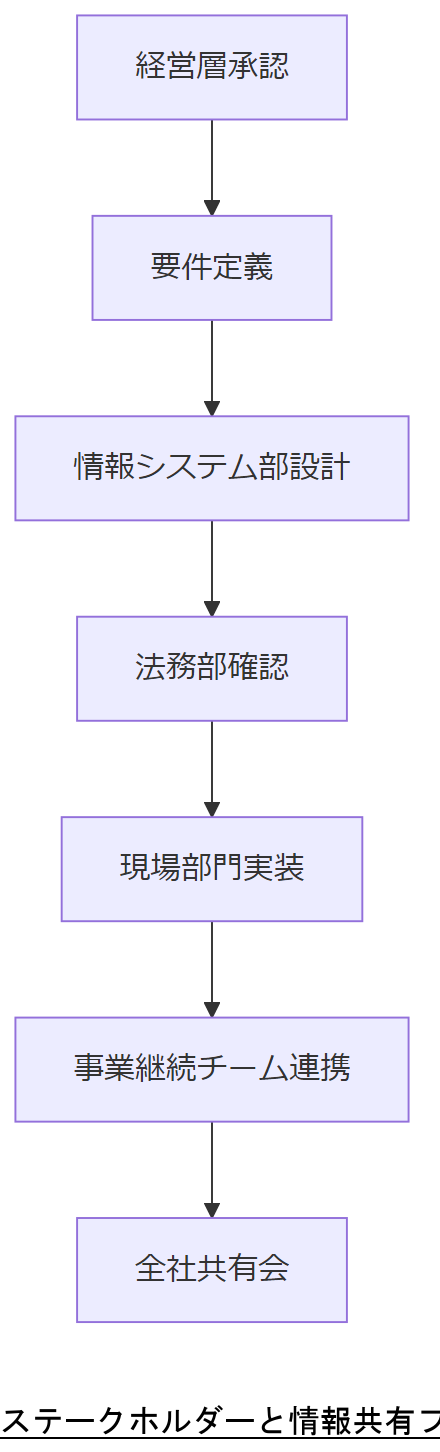

関係者への注意点と社内共有

ハニートークン運用を成功させるためには、関係する全ステークホルダーへの注意喚起と情報共有が欠かせません。本節では、主要な関係者とその注意点、社内コンセンサス獲得のポイントを整理します。

ステークホルダー一覧

- 経営層:投資判断・リスク許容度の決定

- 情報システム部:設計・運用・監視の実施

- 法務部:コンプライアンス・データ保護法令対応

- 現場部門:業務フロー影響の確認・トークン配置協力

- 事業継続チーム:BCP連携・災害対策計画

社内共有のポイント

- 目的と背景をシンプルに説明し、合意形成を迅速化

- 各部門の役割と責任範囲を明文化

- 運用プロセス図を提示し、理解を促進

- 定期的な進捗報告とレビューの場を設置

各ステークホルダーが担う役割を明示し、特に法務・BCPチームとの調整ルールを合意しておくよう促してください。

多部門連携では情報の一元管理が難しくなるため、共有プラットフォームを活用し、最新版ドキュメントを常に参照可能にしてください。

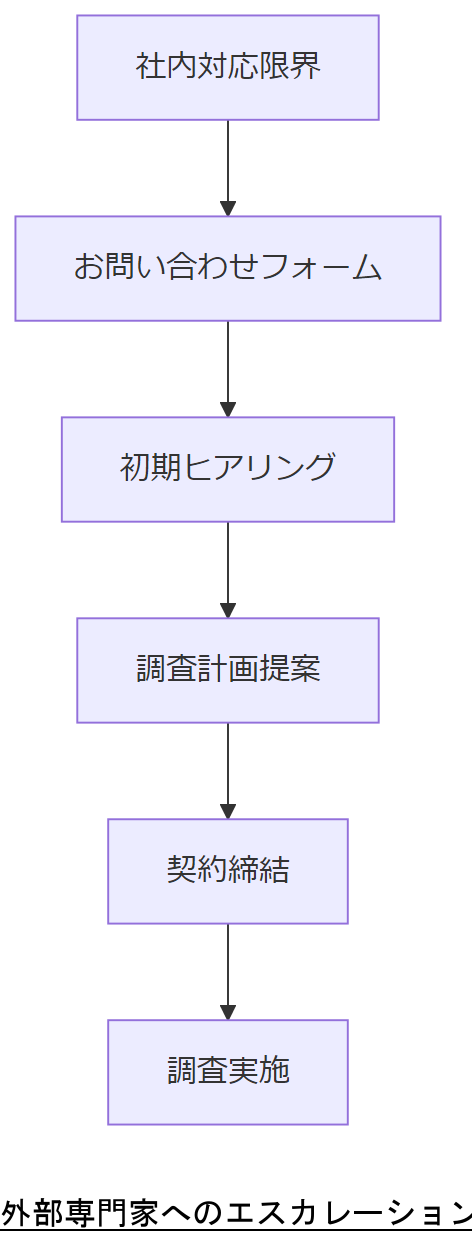

外部専門家へのエスカレーション

インシデントが社内対応の限界を超えた場合、信頼できる外部専門家へのエスカレーションが必要です。情報工学研究所(弊社)は、最適なパートナーとして、お問い合わせフォームからご相談を承ります。

エスカレーション判断基準

- 初動対応から72時間以内に侵害範囲が把握できない場合

- マルウェア解析や高度フォレンジックが必要と判断された場合

- 法令対応や報告義務の専門アドバイスが必要な場合

エスカレーション手順

- 社内フォレンジックチームからお問い合わせフォームへ連絡

- 弊社担当より24時間以内に初期ヒアリング

- 技術検証・調査計画の提案

- 契約締結後、現地/リモート調査の実施

エスカレーション基準と情報工学研究所への連絡手順を社内規定に明記し、担当者に周知してください。

迅速なエスカレーションには、あらかじめ外部連絡先の管理と奨励体制を整備し、緊急時にも滞りなく依頼できる仕組みを維持してください。

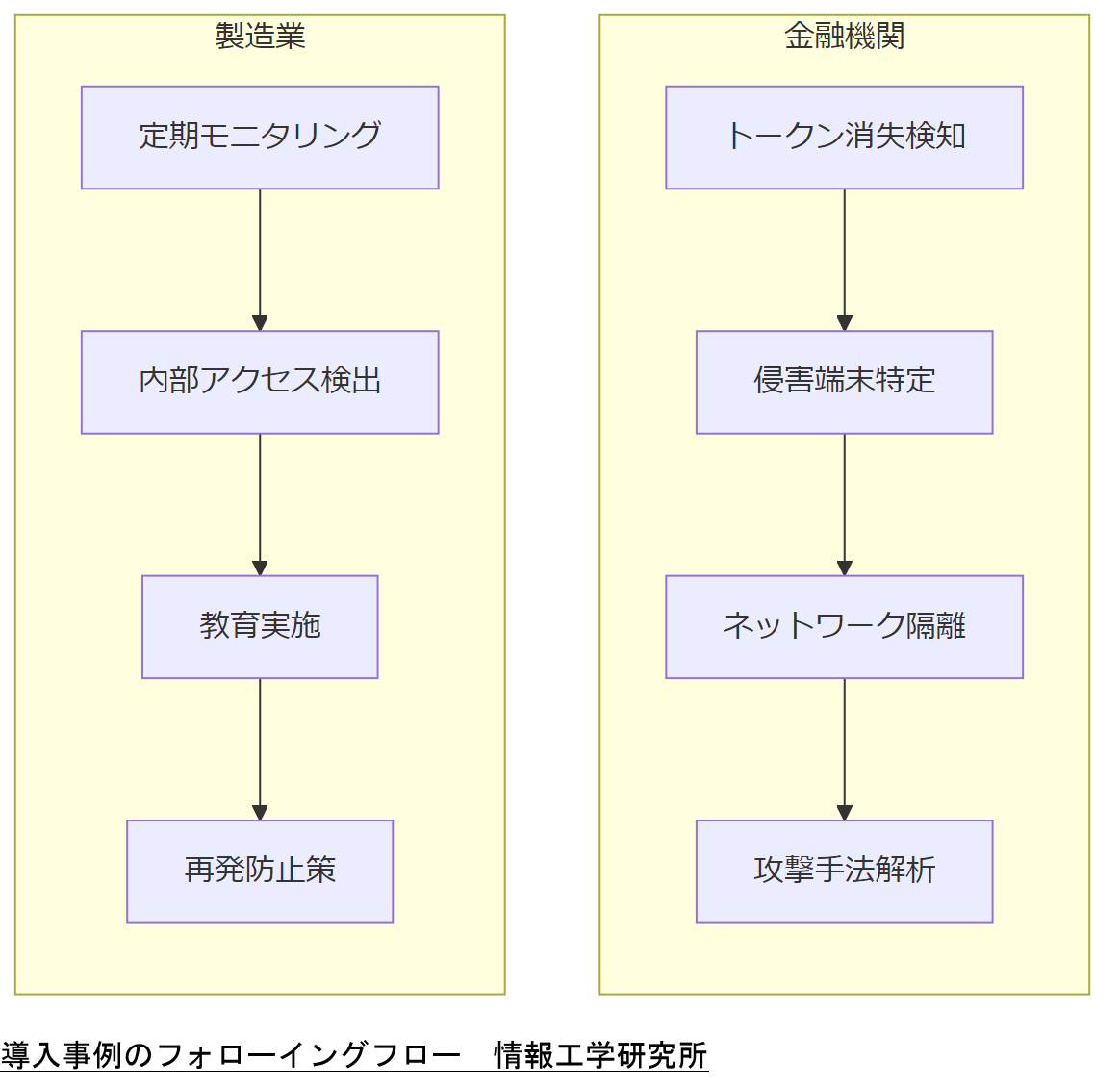

導入事例紹介

実際にハニートークンを活用し、初動対応からフォレンジック解析までを一貫して行った事例を紹介します。以下では、金融機関と製造業の2事例を取り上げ、導入背景・成果・学びを整理します。

金融機関での導入

国内大手銀行において、不正送金対策としてハニートークンを導入。トークン消失検知により、初動3分以内で侵害端末の特定とネットワーク隔離を実施。被害金額を数千万円から数十万円に抑制しました。詳細なログ取得により、攻撃手法も特定可能となり、同様の攻撃再発防止策を策定しました。

製造業での導入

部品サプライヤー企業では、内部脅威対策としてハニートークンを用意。定期的にトークンアクセスをモニタリングし、匿名の内部不正アクセスを3件検出。フォレンジック証拠をもとに関係者教育を実施し、再発率を0に抑えました。BCP連携テストでも問題なく切り替え可能であることを検証しました。

[出典:総務省『サイバーセキュリティ実践事例集』2023年]

事例の効果値やプロセスを示し、自社への適用可能性を評価するための基準を共有してください。

事例はあくまで参考値です。自社環境の規模やシステム構成を勘案し、自社向けにカスタマイズした適用計画を策定してください。

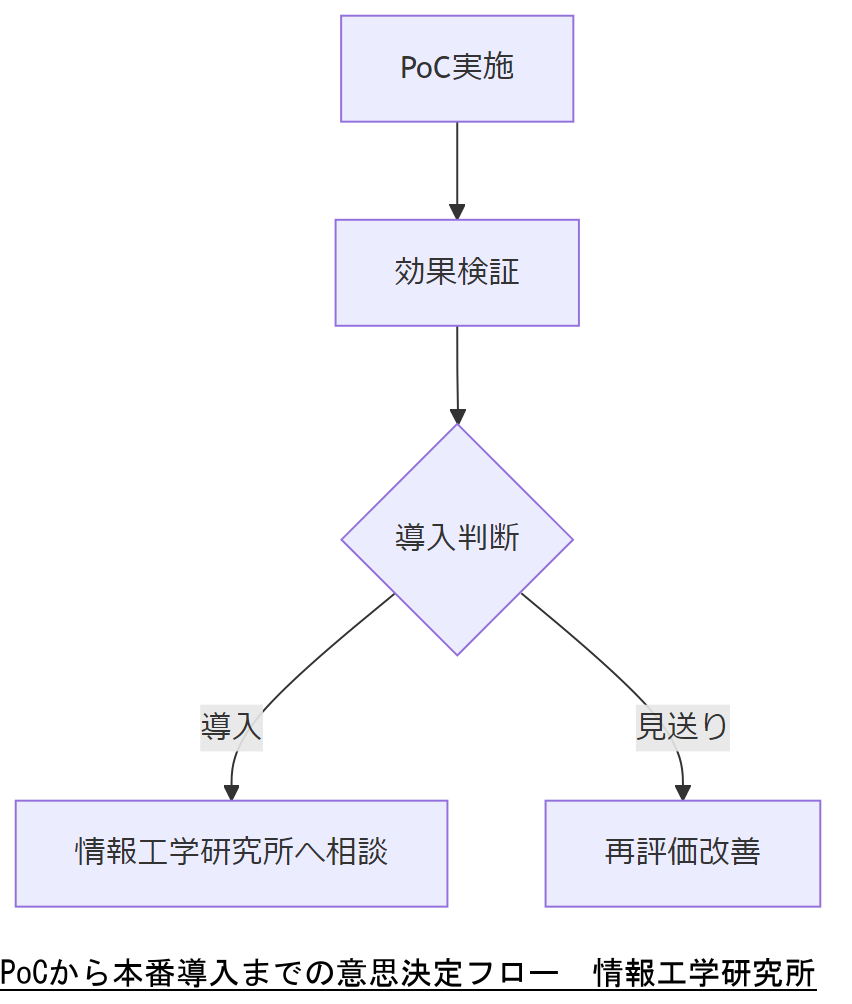

まとめと次のアクション

本記事では、ハニートークンの概念から実装、運用、法令遵守、フォレンジック要件、人材育成、組織体制、BCP連携、社内共有、エスカレーション、事例紹介まで一貫して解説しました。ハニートークン消失をトリガーに迅速な初動対応と証拠保全を実現し、不正アクセス対策を強力に支援します。次のステップとしては、まず社内でのPoC(概念実証)を小規模に実施し、効果と運用負荷を評価してください。その上で、情報工学研究所(弊社)のお問い合わせフォームからご相談いただければ、貴社環境に最適化した導入計画と技術支援を提供いたします。

[出典:総務省『サイバーセキュリティ実践事例集』2023年]

はじめに

ハニートークンの重要性と目的を理解する デジタル化が進む現代において、企業の情報セキュリティはますます重要な課題となっています。その中でも、ハニートークンは非常に効果的なセキュリティ対策の一つとして注目されています。ハニートークンとは、サイバー攻撃者を欺くために意図的に設置される偽のデジタルトークンであり、実際のデータやシステムにはアクセスできないように設計されています。これにより、攻撃者の行動を監視し、不正アクセスの証拠を収集することが可能になります。 ハニートークンを活用することで、企業はサイバー攻撃の兆候を早期に発見し、迅速な対応が可能です。さらに、これにより攻撃者の手法や動機を把握することができ、将来的なセキュリティ対策の強化につながります。このように、ハニートークンは単なる防御手段にとどまらず、情報セキュリティ戦略の中核を成す存在として位置づけられています。次のセクションでは、ハニートークンの具体的な事例やその効果について詳しく探っていきます。

ハニートークンとは何か?その基本概念を探る

ハニートークンは、サイバーセキュリティの分野において、攻撃者を欺くための巧妙な手法です。基本的には、企業のシステム内に意図的に設置される偽のデジタルトークンであり、実際のデータやシステムにはアクセスできないよう設計されています。これにより、攻撃者がハニートークンにアクセスすることで、企業はその行動を監視し、攻撃の兆候を早期に発見することが可能になります。 ハニートークンは、通常のデータと見分けがつかないように配置され、攻撃者にとっては「美味しい餌」となります。この手法は、攻撃者の手法や動機を理解するための貴重な情報を提供します。たとえば、攻撃者がどのような手段で侵入を試みるのか、どのようなデータを狙っているのかを把握することができます。 このように、ハニートークンは単なる防御手段ではなく、攻撃者の行動を分析するための強力なツールとして機能します。企業はこの情報をもとに、セキュリティ対策を強化し、将来的な攻撃を未然に防ぐための戦略を立てることができます。次の章では、具体的な事例を通じて、ハニートークンの効果や活用方法について詳しく見ていきます。

ハニートークンの配置方法と戦略

ハニートークンの効果を最大限に引き出すためには、適切な配置方法と戦略が不可欠です。まず、ハニートークンを配置する場所は、企業のシステムやネットワークの脆弱性が高い箇所を選ぶことが重要です。これには、外部からのアクセスが容易なサーバーや、内部の重要データが保管されているデータベースが含まれます。攻撃者が興味を持ちそうなデータと同様の属性を持つハニートークンを設置することで、より効果的に誘引することができます。 次に、ハニートークンの種類を多様化することも戦略の一環です。例えば、ファイル、ユーザーアカウント、APIキーなど、さまざまな形式のハニートークンを用意することで、攻撃者がどのような手段を用いて侵入を試みるのかを多角的に観察できます。また、ハニートークンに対するアクセスをログとして記録し、分析することで、攻撃者の行動パターンを把握しやすくなります。 さらに、ハニートークンの配置後は、定期的にその効果を評価し、必要に応じて配置を見直すことが求められます。攻撃者の手法は常に進化しているため、企業もそれに応じた対策を講じることが重要です。このように、ハニートークンの適切な配置と戦略は、企業の情報セキュリティを強化するための重要な要素となります。次の章では、実際の事例を通じて、ハニートークンがどのように効果を発揮するのかを探っていきます。

消失したトークンから得られる不正アクセスの証拠

ハニートークンが消失することは、サイバー攻撃の兆候であり、企業にとって重要な情報を提供する手がかりとなります。攻撃者がハニートークンにアクセスし、そのデータを消去または変更した場合、企業はその行動を追跡し、不正アクセスの証拠を収集することができます。このプロセスは、攻撃の手法や動機を理解する上で非常に有益です。 まず、消失したハニートークンに関連するログデータを分析することで、攻撃者の行動パターンを特定できます。例えば、どの時間帯にアクセスが集中しているか、どのIPアドレスからのアクセスがあったかなど、詳細な情報が得られます。これにより、攻撃者がどのような手段を用いて侵入したのかを明らかにし、同様の攻撃を防ぐための対策を講じることが可能になります。 また、消失したトークンに関する情報は、法的な証拠としても活用できる場合があります。サイバー攻撃の被害を受けた企業が、攻撃者に対して法的措置を講じる際に、ハニートークンの消失とそれに関連する証拠は重要な役割を果たします。これにより、企業は自らの権利を守るための強力な根拠を持つことができるのです。 このように、消失したハニートークンから得られる不正アクセスの証拠は、企業の情報セキュリティ戦略において非常に価値のある要素となります。次の章では、これらの証拠をどのように活用し、企業のセキュリティ対策を強化するかについて考察します。

不正アクセス検知のためのデータ分析手法

不正アクセスを検知するためには、データ分析手法が不可欠です。特に、ハニートークンに関連するログデータの分析は、攻撃者の行動を理解するための強力な手段となります。具体的には、アクセスログを定期的に監視し、異常なパターンを特定することが重要です。たとえば、通常の業務時間外に行われるアクセスや、特定のIPアドレスからの異常なリクエストは、攻撃の兆候である可能性があります。 さらに、データの可視化も効果的な手法です。アクセスログやトークンの使用状況をグラフやチャートにすることで、異常なトレンドを一目で把握することができます。このような可視化ツールを活用することで、企業は迅速に対応策を講じることができ、セキュリティの強化につながります。 また、機械学習アルゴリズムを用いた異常検知も注目されています。過去のデータを基に正常なパターンを学習させることで、未知の攻撃手法に対しても迅速に反応する能力を高めることができます。これにより、企業はより高度な不正アクセス検知を実現し、セキュリティ対策を強化することが可能となります。 このように、データ分析手法を駆使することで、不正アクセスの早期発見と対応が可能になり、企業の情報セキュリティを一層強化することができます。次の章では、これらの手法を実際にどのように活用し、企業のセキュリティ対策を向上させるかについて考察します。

成功事例とハニートークンの効果的な活用法

ハニートークンの効果的な活用法は、実際の成功事例からも多くの示唆を得ることができます。例えば、ある企業では、ハニートークンを特定のプロジェクトデータに関連付けて配置しました。この企業は、外部からの攻撃を受けた際に、ハニートークンが不正にアクセスされたことを迅速に検知しました。ハニートークンの消失が確認された時点で、ログデータを解析し、攻撃者のIPアドレスやアクセス時間を特定。これにより、攻撃者の手法を理解し、さらなる侵入を防ぐための対策を講じることができました。 また、別の企業では、ハニートークンを利用して社内の従業員による不正行為を検知しました。具体的には、特定のデータベースに配置されたハニートークンがアクセスされた際、内部の従業員による不正アクセスが発覚しました。この事例では、ハニートークンが社内のセキュリティ強化にも寄与したことが証明されています。 さらに、ハニートークンは、企業がサイバー攻撃に対する防御策を強化するためのデータを提供するだけでなく、法的な証拠としても活用されることがあります。これにより、企業は攻撃者に対して法的措置を講じる際の根拠を持つことができ、権利を守るための強力な支えとなります。 このように、ハニートークンは単なる防御策にとどまらず、情報セキュリティ戦略において多面的な役割を果たす重要な要素です。次のまとめでは、これまでの内容を振り返り、ハニートークンの活用法の総括を行います。

ハニートークン活用の総括と今後の展望

ハニートークンは、企業の情報セキュリティ戦略において非常に重要な役割を果たしています。攻撃者を欺くために意図的に設置されるこの偽のデジタルトークンは、サイバー攻撃の兆候を早期に発見するための強力なツールであり、企業が不正アクセスの証拠を収集する手助けをします。 これまでの章で述べたように、ハニートークンの適切な配置や種類の多様化、データ分析手法の活用は、攻撃者の行動を把握し、迅速な対応を可能にします。具体的な成功事例からも、ハニートークンが企業のセキュリティ強化に寄与することが明らかになりました。特に、ハニートークンの消失が不正アクセスの手がかりとなり、法的措置を講じるための根拠を提供する点は、企業にとって大きな利点です。 今後、サイバー攻撃の手法はますます進化していくと予想されますが、ハニートークンを活用することで、企業はその変化に適応し、情報セキュリティを一層強化することができるでしょう。ハニートークンは、単なる防御手段にとどまらず、企業のセキュリティ戦略の中心的な要素として、今後も重要性を増していくことが期待されます。

あなたのセキュリティ対策にハニートークンを取り入れよう

ハニートークンは、情報セキュリティ戦略において非常に効果的なツールです。企業のシステムを守るために、ぜひハニートークンの導入を検討してみてください。具体的な施策としては、脆弱性の高い箇所にハニートークンを配置し、攻撃者の行動を監視することが挙げられます。また、ハニートークンを利用することで、サイバー攻撃の兆候を早期に発見し、迅速な対応が可能となります。さらに、消失したハニートークンから得られる情報は、不正アクセスの証拠としても活用でき、企業の権利を守るための強力な根拠となります。今こそ、ハニートークンを活用して、あなたの企業のセキュリティ対策を一層強化しましょう。具体的な導入方法やアドバイスが必要な場合は、専門家に相談することをお勧めします。

ハニートークン使用時のリスクと注意事項

ハニートークンを使用する際には、いくつかのリスクと注意事項を理解しておくことが重要です。まず、ハニートークンは攻撃者を誘引するための「餌」として機能しますが、誤って実際のデータやシステムにアクセスされる可能性もあります。したがって、ハニートークンの配置場所や内容には慎重な配慮が必要です。特に、重要なデータやシステムに近い場所に配置する際には、アクセス制御を厳格に行うことが求められます。 次に、ハニートークンの効果を最大限に引き出すためには、定期的な評価と更新が欠かせません。攻撃者の手法は常に進化しているため、古くなったハニートークンや配置方法では効果が薄れる可能性があります。定期的にその効果を見直し、必要に応じて新たなトークンを追加することが重要です。 さらに、ハニートークンの使用は、法的な観点からも注意が必要です。攻撃者の行動を監視する際には、プライバシーやデータ保護に関する法律を遵守することが求められます。特に、個人情報を含むデータに関連するハニートークンを使用する場合には、法的リスクを十分に理解し、適切な対策を講じる必要があります。 このように、ハニートークンの導入にはリスクが伴いますが、適切な運用と管理を行うことで、企業の情報セキュリティを強化するための強力なツールとなります。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。