whoami hostname echo %USERNAME% # 共有パス/対象ファイルの場所を確認(例) dir "\\SERVER\Share\path\to\file.ext" # 参考(Linux/WSLなど) id namei -l /path/to/file ls -ld /path/to/dir

# ファイルサーバー側(PowerShell) powershell -NoProfile -Command "Get-SmbOpenFile | Select-Object ClientComputerName,Path,SessionId | Format-Table -AutoSize" # サーバー側(古典コマンド) net file net session

# どのプロセスが重いか(目安) powershell -NoProfile -Command "Get-Process | Sort-Object CPU -Descending | Select-Object -First 15 Name,Id,CPU | Format-Table -AutoSize" # 追跡が必要なら(Sysinternalsがある環境) handle.exe "C:\path\to\file.ext"

# まずは対象を特定(サービス名/プロセス名) sc query type= service state= all | findstr /i "name display" # 影響の小さい範囲で再起動(例) powershell -NoProfile -Command "Restart-Service -Name 'YourServiceName' -Force"

# まずは対象フォルダでの保持を避ける(別名コピーで切り分け) copy "C:\path\to\file.ext" "C:\path\to\file.ext.copy" # エクスプローラー再起動(影響が出るので本番端末では慎重に) taskkill /f /im explorer.exe start explorer.exe

# 対象が共有パスか(UNC/マッピング) net use powershell -NoProfile -Command "Get-SmbMapping | Format-Table -AutoSize" # 変更前に現在のACLを記録(戻せる状態に) icacls "C:\path\to\file.ext" powershell -NoProfile -Command "Get-Acl 'C:\path\to\file.ext' | Format-List" # 直近の共有アクセス痕跡(環境により取得可否あり) wevtutil qe Security /q:*[System[(EventID=4663)]] /f:text /c:5

- 権限を広げすぎる → 情報漏えい/改ざん

- 所有者を変えすぎる → 二次障害(停止・エラー連鎖)

- ACL/保護設定を無造作に外す → 監査指摘/再発/追跡不能

- 共有/NFS/コンテナ境界の見落とし → 復旧長期化

もくじ

- 第1章:深夜にだけ起きる“共有違反”──現場の心を折るERROR_SHARING_VIOLATION

- 第2章:エラーの正体は「壊れた」ではなく「掴まれている」──Windowsロックの基礎

- 第3章:犯人は誰だ:アプリ/AV/バックアップ/インデクサ/SMB──競合パターンの全体像

- 第4章:まず被害を増やさない初動──コピー設計と「触り方」を間違えない

- 第5章:観測できないものは直せない──ハンドル/ロックの可視化で再現性を作る

- 第6章:排他制御の設計ミスが事故を呼ぶ──ロック粒度・保持時間・解放タイミング

- 第7章:共有越しで難易度が跳ねる理由──SMBのoplock/leaseとオフライン機能の罠

- 第8章:運用で潰せる競合は多い──スケジューリングと例外設定で“接触面積”を減らす

- 第9章:「待って再試行」で地獄にも天国にもなる──バックオフ、整合性、冪等性

- 第10章:帰結:競合はゼロにできない──だから“衝突しても壊れない”へ最適化する

【注意】 ERROR_SHARING_VIOLATION(共有ファイル競合)は「原因が多岐に分かれ、現場の判断ミスが二次障害や復旧長期化につながりやすい」種類のトラブルです。無理に復旧操作や修復を進めず、データ保全と状況整理を優先し、必要に応じて株式会社情報工学研究所のような専門事業者へ相談してください。

第1章:深夜にだけ起きる共有違反──まず“被害最小化”から始める

「いつもは動いているのに、なぜか夜間バッチだけ落ちる」「ファイルを開こうとしただけなのに共有違反が出る」。ERROR_SHARING_VIOLATION は、現場の気持ちを地味に削ってくるタイプのエラーです。しかも厄介なのは、対象が“共有ファイル”であるほど、アプリの問題だけでは終わらない点にあります。

現場の独り言はだいたいこんな感じです。

「また新しい原因調査? でもログだけ見ても分からないんだよな……」

その感覚は自然です。共有違反は、ファイルを“壊した”というより、誰か(何か)が“掴んでいる”ことが原因で発生するケースが多く、しかも掴んでいる主体がアプリとは限りません。アンチウイルス、バックアップ、全文検索インデクサ、SMBのキャッシュ機構、管理者の手動操作、リモートの閲覧アプリ──どれも現実に起こり得ます。

ここで最初に狙うべきゴールは「即時復旧の技」ではなく、状況のダメージコントロールです。共有違反の現場対応で大事なのは、(1) 影響範囲を増やさない、(2) 観測できる形にする、(3) 相談すべき条件を早く見極める、の順番です。

症状 → 取るべき行動(冒頭30秒の初動ガイド)

| 症状(見えている現象) | 今すぐ取るべき行動 | 避ける行動(事故が増える) |

|---|---|---|

| 夜間バッチ/ETLが共有違反で停止 | 処理を再実行する前に「誰が掴んでいるか」を確認できる観測に切り替える(ハンドル確認・アクセスログ・SMBの開放状況) | やみくもな連打再実行、関連サービスの強制再起動、共有全体の設定変更 |

| ユーザーがExcel等で開いたまま更新処理が失敗 | 対象ファイルの運用ルール(更新時間帯・閲覧用コピー・保存場所分離)を即席でも適用し、競合を減らす | ファイルを上書きし続ける、同名ファイルの置換を繰り返す |

| ファイルサーバ上で特定ディレクトリだけ頻発 | AV/バックアップ/インデクサの対象・時間帯を確認し、衝突面を減らす(例外設定・スケジュール分離) | “たぶん”で除外を増やしすぎる、共有設定を一気に緩める |

| DB/ログ/キューなど更新中ファイルで発生 | 対象が“更新中にコピーしてよい種類か”を判断し、整合性が要るならVSS等の仕組みを使う方針へ | 更新中ファイルの単純コピー、ファイル破損の可能性を無視した復旧操作 |

今すぐやる手順(最短の観測→安全判断)

- 対象が「ローカルのC:」なのか「ネットワーク共有(SMB)」なのかを切り分ける(SMBなら原因候補が増える)。

- 対象ファイル/フォルダの“開放状況”を確認する(ファイルサーバ側で誰が開いているか、ローカル側でどのプロセスが掴んでいるか)。

- 再現条件(いつ、誰が、どの操作で、どのパスに、どの権限で)を最低限メモする。ログが薄い環境ほど、このメモが後で効く。

安全な判断:自分たちで続行してよいケース/相談すべきケース

共有違反は「待てば直る」こともありますが、待って直らないケースもあります。続行できるかどうかは、影響と確実性で判断します。

- 続行しやすい:一時的な閲覧ロックで、開放主体が明確(例:特定ユーザーのExcel)で、業務調整で解消できる。

- 相談に寄せる:開放主体が不明、復旧のために共有設定やセキュリティ設定を大きく変えそう、データ整合性が重要(会計・医療・監査対象)、同じ障害が周期的に再発している。

依頼判断ページとして、ここだけは最初に明確にする

本記事の立ち位置は「共有違反の修復手順集」ではなく、「データを守る初動ガイド」と「依頼判断の材料」を揃えることです。現場の不満は“正しさ”より“楽になるか”にあります。だからこそ、いまの状況でやるべきことを整理し、一般論のまま突き進まない選択肢を提示します。

相談導線(必要になった時にすぐ動けるよう、先に置きます):

- 問い合わせフォーム:https://jouhou.main.jp/?page_id=26983

- 電話:0120-838-831

ここまでが“場を整える”パートです。次章では、ERROR_SHARING_VIOLATION が何を意味するエラーなのかを、Windowsのファイル共有モデル(共有モードとロック)として言語化します。原因が多いエラーほど、言語化ができると対策の選択肢が一気に増えます。

第2章:ERROR_SHARING_VIOLATIONの正体──「壊れた」ではなく「開かれている」

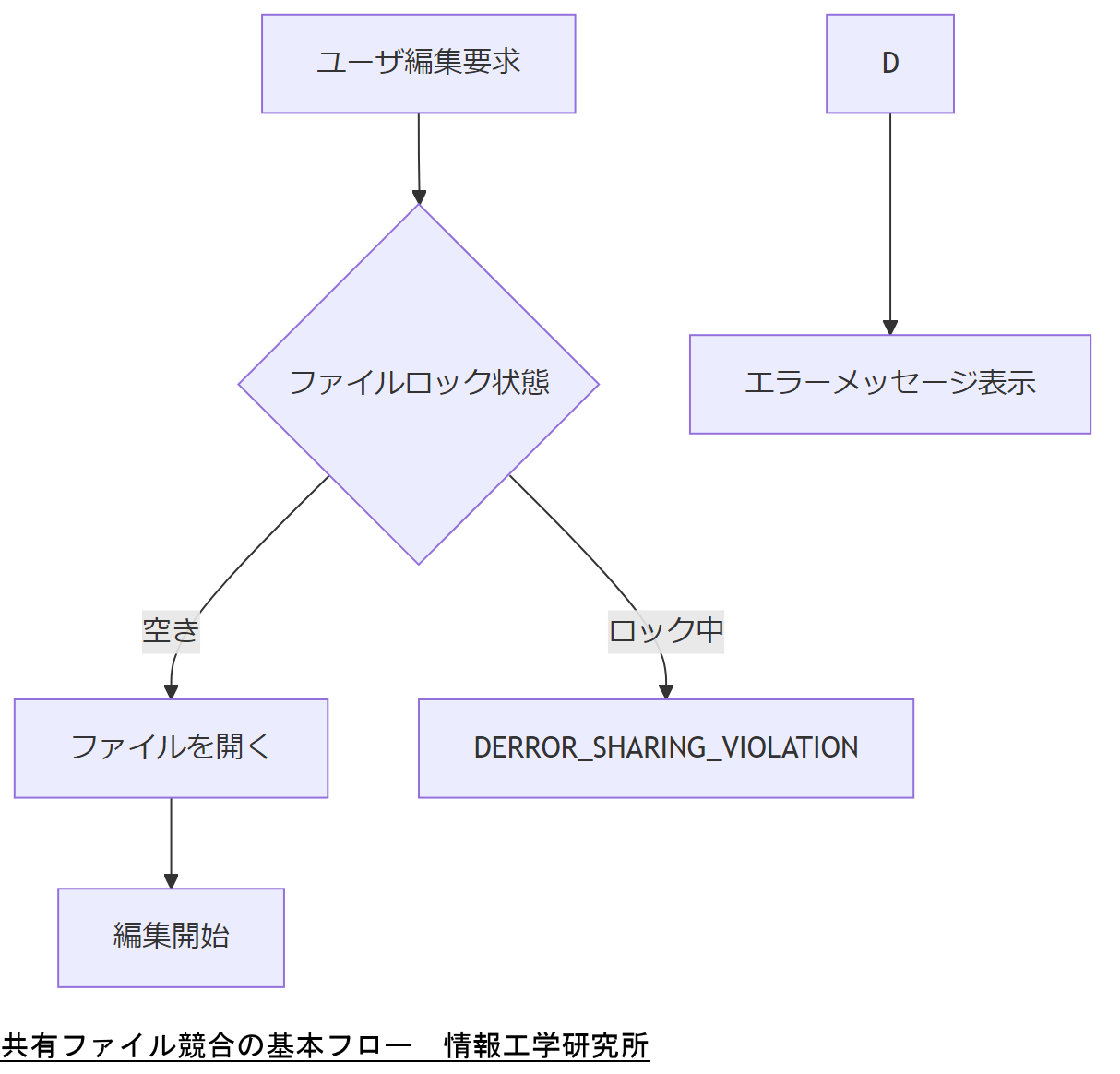

Windowsの ERROR_SHARING_VIOLATION は、典型的には「ファイルを開こうとした要求(アクセス権や共有指定)が、既存のオープン状態と両立しない」場合に発生します。重要なのは、これは“ファイル破損”の合図ではなく、“同時利用ルールの衝突”であることが多い点です。

共有違反を理解する鍵は、Windowsのファイルオープンが「アクセス権(読み取り/書き込み等)」と「共有モード(他者の読み/書き/削除を許すか)」をセットで扱うことです。あるプロセスが“共有を許さない形”で掴んでいると、別のプロセスは同じファイルを開けません。結果として、アプリ側では「アクセスできない」「ファイルが使用中」と同じように見えることがあります。

共有違反が起きる典型パターン(アプリ以外が原因になりやすい)

- アンチウイルス:スキャンのために一時的にファイルへアクセスし、タイミング次第で更新処理と衝突する。

- バックアップ:ファイル単位バックアップや差分取得が、更新中ファイルに触れて競合する(特に夜間に集中しやすい)。

- インデクサ/全文検索:共有配下のファイルへ継続的に触れる仕組みがあると、衝突の“確率”が上がる。

- 利用者の閲覧アプリ:Office系やプレビュー、PDFビューア等が想定より強いロックを保持することがある。

- 共有越し(SMB):後段で詳述するoplock/lease等の仕組みにより、ローカルより観測と再現が難しくなる。

「再試行で直る」ことがある理由と、直らない理由

共有違反が“たまたま直る”のは、衝突が一時的で、ロック保持時間が短い場合です。逆に直らないのは、(1) 長時間ロック(閲覧しっぱなし、プロセスのハング、バックアップが長い)、(2) ロック主体が継続的(監視・索引・同期が常時動作)、(3) アプリ設計が衝突しやすい(同名上書き、更新中ファイルを直接触る)といった条件が揃っている時です。

ここでの伏線は、「待つ」だけでは解決の確実性が上がらない、という事実です。だから次にやるべきは、衝突の“原因主体”と“保持時間”を可視化し、運用・設定・実装のどこに手を入れるべきかを決めることになります。

観測ポイント:現場で最低限そろえると戦いやすい情報

| 観測したいこと | なぜ重要か | 現場での扱い方 |

|---|---|---|

| 誰が掴んでいるか(プロセス/ユーザー/端末) | 対策が運用(調整)なのか、設定(例外)なのか、実装(排他制御)なのかが決まる | ファイルサーバ側の開放状況/端末側のハンドル状況を確認できる体制にする |

| いつ掴むか(時間帯・周期) | 夜間集中ならバックアップやスキャンと衝突している可能性が上がる | スケジュール表と突合し、衝突時間をずらせる余地を探す |

| どのパス/どの種類のファイルか | DB・ログ・Excel・CSVなど、整合性要求とロック挙動が異なる | 「更新中に触ってよいファイル」かどうかを分類する |

この章の結論:共有違反は“運用・設定・実装”の交差点で起きる

ERROR_SHARING_VIOLATION は、原因が1つに固定されにくいエラーです。だから、現場の感覚として「結局どれを直せばいいの?」となりやすい。ですが、逆に言えば、運用(時間帯とルール)、設定(例外と機構)、実装(排他制御と再試行)のうち、どこにテコを入れるべきかを分解できれば、無駄な作業を減らせます。

次章では、犯人探しを“根性”でやらないために、競合パターンを俯瞰して整理し、現場で再現性を作るための道筋(どこから疑うか)を組み立てます。

第3章:犯人は誰だ──アプリ/AV/バックアップ/インデクサ/SMBを“優先度順”に疑う

共有違反の調査がつらい理由は、「同じエラー表示に見えても、競合の相手が毎回違う」ことにあります。だから現場は、当たり外れのある作業を延々と繰り返しがちです。ここで必要なのは、原因候補を“気合”ではなく“確率”で並べ、最短で当てに行く順序を作ることです。

まず現実的な優先度は、(1) 人が開きっぱなし、(2) 夜間に動く定番の自動処理(バックアップ/スキャン/索引)、(3) アプリが設計的に競合を引き起こす、(4) SMB特有の要因、の順になりやすいです。理由は単純で、発生頻度が高く、かつ説明がつくからです。

競合パターンの全体像(“誰が掴むか”で分岐する)

| 候補 | ありがちな兆候 | 最短の当たり確認 | “被害最小化”の一手 |

|---|---|---|---|

| 利用者の閲覧・編集 | 特定のファイルで発生/特定の時間帯(勤務時間)に偏る | ファイルサーバの「開いているファイル」一覧でユーザー名・端末名が見える | 閲覧専用コピーの導線を作る/更新時間帯を明示する |

| バックアップ | 夜間・週末に集中/多数ファイルで散発 | ジョブ時刻と発生時刻が一致/バックアップ対象のディレクトリに偏る | 対象分離/時間帯分離/整合性が要るならVSS等の仕組みへ寄せる |

| アンチウイルス/EDR | 更新直後に発生/同名上書きで増える | スキャンログ/検知ログ/リアルタイム保護の対象パスが一致 | 更新用ディレクトリを分離し、必要最小限の例外とする |

| インデクサ/同期ツール | “いつでも”起きる/特定拡張子に偏る | 対象フォルダの監視・同期設定を確認 | 監視対象から更新用領域を外す/閲覧用と更新用を分ける |

| アプリの実装起因 | 特定処理だけ再現/同名置換・追記で発生 | プロセスが長時間ファイルを保持/例外時に解放されない | 一時ファイル→リネーム戦略、短時間オープン、確実なクローズ |

| SMB特有(後述) | クライアント差が大きい/再接続後に増える | SMBのセッション・オープンファイル一覧で偏りを見る | oplock/leaseやオフライン設定を含め、設計として衝突を減らす |

心の会話:いちばん先に確認すべき“当たり”

「結局、誰が開いてるか分かれば早いんだよな……」

その通りです。共有違反は、相手が特定できるだけで難易度が激減します。だから現場で強いのは、ファイルサーバ側で“開いているファイル”を見られる運用です。Windows Server環境なら、管理ツールで共有フォルダの「開いているファイル」やセッションを確認でき、PowerShellでも開放中の情報を取得できる構成があります。少なくとも「ユーザー名」「端末名」「対象パス」が取れれば、次の一手が運用調整なのか、例外設定なのか、実装修正なのかが明確になります。

この章の結論:原因候補は多いが、当てに行く順序を作れば“収束”する

ERROR_SHARING_VIOLATION は、原因の種類が多いこと自体が問題なのではなく、「順序なく手当たり次第に触る」ことで長期化します。疑う順序を作り、最短で“誰が掴んでいるか”を取りに行く。これが、次章以降の実装・運用改善に向けた伏線になります。

第4章:まず被害を増やさない初動──コピー設計と“触り方”のルールを決める

共有違反の対応で最初にやるべきは、根治策よりも被害最小化です。特に、データの価値が高い現場ほど「直すために触った操作」が二次障害を生むと痛い。ここで言う二次障害は、単なるエラーの増加ではなく、データ整合性の破綻、復旧時間の延伸、監査や説明コストの増大です。

“修復”に見える操作ほど危険になりやすいのは、共有違反の原因が「ロック」だからです。ロック中に無理に上書き・置換を繰り返すと、アプリ側の想定と異なる中間状態が生まれやすくなります。つまり、急いで直すほど状況が荒れやすい。ここは一度、場を整える方向に寄せます。

データを守る初動ガイド(現場で統一しやすい“最低限ルール”)

- 同名上書きを急がない:更新が必要でも、まず別名で退避し、整合性の確認ができる手順にする。

- 閲覧と更新を分離する:閲覧者が触る場所と、バッチ等が更新する場所を分ける。閲覧側は“コピー”で見せる。

- 更新は“一時ファイル→置換”に寄せる:同名ファイルを直接書き換えるより、一時ファイルに完成形を書いてから置換する方が中間状態が減る。

- 更新中ファイルの扱いを分類する:ログやDBのように整合性が前提のものは、単純コピーや強引な置換で解決しない前提に立つ。

“一時ファイル→置換”が効く場面と、効きにくい場面

一時ファイル戦略は、完成物を最後に切り替える設計なので、読み手が「途中の不完全な内容」を掴む確率を下げます。特に、CSVや設定ファイル、成果物ファイル(生成して配布するもの)に向きます。

一方で、更新中の状態そのものが意味を持つファイル(追記中ログ、トランザクションの途中状態を含むDBファイル等)では、単に置換すれば良い話になりにくいです。ここは“ファイルの種類”で判断を分ける必要があります。

| 分類 | 例 | 扱いの基本方針 |

|---|---|---|

| 成果物型(完成形が価値) | CSV出力、レポート、設定反映前の生成物 | 一時ファイルで作り、最後に切替。閲覧側には読み取り専用コピーを配る。 |

| 更新過程型(途中状態が前提) | 追記ログ、更新中DB関連、排他制御が前提のファイル | 単純コピーや置換での回避は危険。整合性を担保する機構(スナップショット等)やアプリ設計の見直しを検討。 |

依頼判断につながるポイント:一般論のまま触らない方が良い条件

ここまでの対策は、あくまで場を整えるための一般策です。もし「対象が監査対象のデータ」「停止が許されない基幹」「復旧後の整合性説明が必要」「共有違反と同時にデータ欠損や不整合の兆候がある」といった条件があるなら、現場の工夫だけで押し切るほどリスクが上がります。その場合は、状況整理と保全の設計を含め、株式会社情報工学研究所のような専門家に相談する方が、結果的に手戻りを減らせます。

次章では「観測できないものは直せない」を前提に、ロックやハンドルの可視化をどう組み立てるかを整理します。ここができると、対策が“ノイズカット”され、無駄な試行が減ります。

第5章:観測できないものは直せない──ハンドル/ロックの可視化で再現性を作る

共有違反の対策が進まない最大の理由は、「再現しない」「ログに出ない」「現場の体感だけが増える」です。だから対策は、まず観測設計から始めるのが合理的です。観測が整うと、原因候補の数はそのままでも、意思決定が一気に速くなります。

観測対象は大きく3つです。(1) その瞬間に誰が掴んでいるか、(2) いつ掴み、どのくらい保持するか、(3) 共有越しの場合はどのセッションが関与しているか。これだけで、運用・設定・実装のどれが主戦場かが見えてきます。

ファイルサーバ側で見るべきもの(共有環境ならまずここ)

- 開いているファイル:対象パスを誰が掴んでいるか(ユーザー/端末)を見られる体制を作る。

- セッション:特定端末が大量に掴む/切断再接続を繰り返す等の偏りがないかを見る。

- 時刻の突合:バックアップ、スキャン、バッチ、索引などのスケジュールと発生時刻を突合する。

ここで「掴んでいる主体」が特定できれば、原因を“当てに行く”フェーズはほぼ終わりです。次は、その主体に対して運用で回避するか、設定で衝突面を減らすか、実装で衝突に強くするかの選択に移れます。

クライアント側で見るべきもの(アプリ起因の切り分け)

クライアント側では「対象ファイルを掴んでいるプロセス」「解放されない例外経路」「長時間保持」を疑います。典型は、ファイルストリームのクローズ漏れや、例外時に解放されないパス、意図せず排他的に開いてしまうオープン指定です。ここは言語や実装スタイルの影響が大きいので、後段でプログラム言語別の注意点に繋げます。

監査ログという選択肢(必要な現場だけで使う)

共有違反が重要データで起きており、説明責任や原因追跡が必要なら、ファイルアクセス監査の仕組みを検討します。Windowsではファイル/フォルダに監査設定(SACL)を入れ、セキュリティログにアクセスイベントを記録する構成があります。ここはログ量が増えるため、対象・期間・目的を絞って実施するのが現実的です。

“再現性”の作り方:一回の障害で、次に活かす記録を残す

現場の体感としては、共有違反は「起きたら終わり」になりがちです。ですが、次の項目だけでも残すと、原因が“収束”しやすくなります。

- 発生時刻(秒単位まで可能なら)

- 対象パス(UNCパス/ローカルパス)

- 実行主体(バッチの実行ユーザー、端末、サービス名)

- 直前に走っていた定期処理(バックアップ/スキャン/索引/同期)

- 同時刻に開いていた主体(可能ならユーザー/端末)

この章の結論は、共有違反の対策は“観測設計”が9割、ということです。次章では、観測結果がそろった前提で、アプリ側の排他制御やオープン設計のどこが事故を呼ぶのかを整理し、実装の落とし穴を踏まないようにします。

第6章:排他制御の設計ミスが事故を呼ぶ──ロック粒度・保持時間・解放タイミング

共有違反がアプリ起因で起きるとき、問題は「ロックすること」ではなく「ロックのしかた」です。具体的には、(1) 粒度が大きすぎる、(2) 保持時間が長すぎる、(3) 解放されない経路がある、(4) 競合時のふるまい(再試行)が雑、のどれかが絡みます。

現場の本音はこうです。

「うちの処理、なんでそんなに長くファイル持ってるんだっけ……?」

この疑問は健全です。ファイルを掴む時間が長いほど、衝突確率が上がります。共有環境では特に、読み手・書き手・スキャン・バックアップが同じ時間帯に集まりやすいので、“持ちっぱなし”はそれだけで不利です。

よくある実装の落とし穴(共有違反を招きやすいパターン)

- 同名ファイルへの直接上書き:書き込み中の中間状態を読まれたり、別プロセスと衝突しやすい。

- 長時間オープン:ループ処理の外でファイルを開きっぱなしにし、処理全体の時間だけロックが伸びる。

- 例外時の解放漏れ:例外が起きたときにクローズされず、次の処理が連鎖的に失敗する。

- 排他的オープンの多用:共有モードを狭めすぎ、閲覧者や周辺ツールと衝突する。

- 競合時の再試行が雑:固定間隔の短い再試行で、相手が解放する前に衝突を増やしてしまう。

設計として“衝突しても壊れない”へ寄せる

共有違反をゼロにするのは、現実的には難しい場面が多いです。だから実装は、競合が起きてもシステム全体が荒れないように、ダメージコントロールの設計に寄せます。代表的な考え方は次の通りです。

- 短時間オープン:必要な瞬間だけ開き、すぐ閉じる。保持時間を最小化する。

- 一時ファイル→置換:完成形を作ってから切替。中間状態を減らす。

- 冪等性:同じ処理を再実行しても結果が壊れないようにする(重複作成、途中失敗に強い設計)。

- 指数バックオフ:競合時は待機を段階的に伸ばし、衝突の連打を抑え込む。

- リトライ上限と通知:無限に回し続けず、一定回数で止めて通知し、人間が調整できる“安全弁”を用意する。

運用と実装の境界:アプリが全部背負わないために

共有違反の原因が、バックアップやスキャンのような“周辺ツール”にある場合、アプリ側だけで完璧に吸収しようとすると、実装が複雑になり、別の障害を呼びやすくなります。ここは、運用側で衝突面を減らす(時間帯分離、対象分離、例外設定)と、実装側で衝突に強くする(短時間オープン、置換、バックオフ)を組み合わせるのが現実的です。

依頼判断につながるポイント:一般論の限界が出るところ

共有違反の対策は、現場の工夫で改善する余地が大きい一方で、「基幹の停止が許されない」「データ整合性が監査や法令に絡む」「原因が複合しており、運用・設定・実装を同時に整理する必要がある」といった状況では、一般論だけで安全な落としどころを作りにくくなります。そういう局面では、設計・保全・運用の観点をまとめて判断できる株式会社情報工学研究所のような専門家に相談することが、結果的に“軟着陸”につながります。

次章では、共有越しで難易度が跳ねる理由として、SMBの仕組み(キャッシュや協調動作)を整理します。ここを理解すると、「特定クライアントだけ起きる」「再接続後に増える」といった現場あるあるが、説明できる形になります。

第7章:共有越しで難易度が跳ねる理由──SMBのキャッシュ協調と“見えない保持”

ローカルディスク上では起きにくいのに、SMB共有に置いた瞬間に共有違反が増える。現場ではよくある話です。ここで重要なのは、SMB共有は「ファイルを開く=サーバだけの状態」ではなく、クライアント側の最適化や協調動作が絡む、という点です。結果として、誰かが掴んでいる状態が“見えにくい”形で残り、調査が難しくなります。

SMBで起きやすい“説明しづらい”現象

- 同じユーザーでも端末によって再現する/しない:クライアント側の設定やアプリ挙動が絡む。

- 一度切断・再接続した後に増える:セッションの再確立とアプリの再オープンが、想定外のタイミングで衝突する。

- 開いている本人は閉じたつもりなのに残る:アプリがバックグラウンドで保持していたり、プレビュー/同期が触り続ける。

- “読み取りだけ”のつもりが書き込み側と競合する:アプリや周辺機能がメタデータ更新等で想定外のアクセスを行う。

SMBの協調動作(oplock/lease)が“衝突確率”を変える

SMBには、クライアント側のキャッシュを効かせて性能を上げるための仕組み(oplock/lease)があり、クライアントが「当面は自分だけが触る前提」で最適化する場面があります。通常はサーバが通知して協調しますが、周辺ツールが同時に触れたり、クライアントが多い共有では、結果的に“掴んでいるように見える状態”が増え、共有違反が発生しやすくなります。

ここで大事なのは、oplock/leaseを単純に無効化すれば解決、という話ではないことです。共有の用途(編集共有なのか、成果物配布なのか、ログ集約なのか)によって最適な落としどころが変わり、性能・安定性・運用負荷のトレードオフになります。

“オフライン機能”や同期が混ざると、競合が増えやすい

Windowsのオフライン機能(クライアント側キャッシュ)や、各種同期ツールが共有配下に介入すると、「閲覧しただけ」のつもりでも、同期・インデックス・メタ情報更新が背後で走りやすくなります。これが、バッチ更新やバックアップと衝突すると、共有違反が“確率イベント”として増えます。

切り分けの要点:SMB側に寄っているかを短時間で判断する

- 共有をローカルに移すと再現しない:SMB要因の比重が上がる。

- 特定端末・特定クライアントアプリで偏る:クライアント側設定やアプリの保持が疑わしい。

- サーバ側の“開いているファイル/セッション”に偏りが出る:長時間保持や大量保持をしている端末が見つかることがある。

この章の結論:SMB共有は“速くする仕組み”が“衝突確率”を変える

共有違反をSMBのせいにして終わらせるのではなく、共有の用途を言語化し、周辺機能(同期・索引・オフライン・スキャン・バックアップ)を含めて接触面を減らす。ここまで整理できると、次章の運用最適化(スケジュール・例外・領域分離)で一気に“収束”に向かいやすくなります。

第8章:運用で潰せる競合は多い──スケジュールと例外設定で“接触面積”を減らす

共有違反の現場で起きがちな失敗は、「原因を特定する前に、共有全体の設定を大きく変えてしまう」ことです。衝突の根は“同時に触ること”なので、まずは接触面積を下げる方が、失敗しにくい。運用最適化は地味ですが、最も再現性が高い対策になりやすいです。

接触面積を減らすための基本戦略(いきなり全部は変えない)

- 時間帯分離:更新処理、バックアップ、スキャン、索引、同期を同時刻に重ねない。

- 領域分離:閲覧用(配布用)と更新用(生成用)を分ける。閲覧はコピーで渡す。

- 種類分離:更新中に触られると困るファイル(生成途中・集計途中)を置く場所を分ける。

- 例外は最小化:AV/EDRや索引の例外は“更新用ディレクトリだけ”に絞り、無制限に広げない。

運用パターン:現場で効きやすい“構造”を作る

| パターン | やること | 共有違反が減る理由 |

|---|---|---|

| 生成用フォルダと配布用フォルダを分ける | 生成は更新用に集約し、完成後に配布用へコピー/切替 | 閲覧者・索引・スキャンが生成途中に触れにくくなる |

| 夜間ジョブの“同時刻集中”を崩す | バックアップ、AVフルスキャン、索引更新を分散 | 衝突が確率イベントなので、重なりを減らすだけで下がる |

| 更新用領域だけ例外を設定 | 更新フォルダのリアルタイム保護や索引対象を調整 | 更新の瞬間に周辺ツールが介入しにくくなる |

| 閲覧は“読み取り専用共有”に寄せる | 閲覧者が書き込みできない領域を用意 | 保存動作やメタ更新の混入が減り、衝突要因が減る |

“修理手順”を期待して来た人にも刺さる現実解

共有違反は、原因がアプリのバグであっても、運用側で衝突を減らすだけで劇的に改善することがあります。逆に、運用が荒れている状態でアプリだけ直しても、別のツールと衝突して同じ症状が残ることがある。だから、現場の負担を減らす順番としては、運用でブレーキをかけてから、実装や設定を詰める方が“軟着陸”しやすいです。

この章の結論:運用で“接触面積”を減らすと、原因究明も対策も速くなる

時間帯分離・領域分離・種類分離・例外最小化。この4点だけでも、共有違反はかなり抑え込みやすくなります。次章では、運用だけではゼロにできない衝突に対して、再試行設計をどう作れば“荒れない”かを整理します。

第9章:「待って再試行」で地獄にも天国にもなる──バックオフ、整合性、冪等性

共有違反に対して「少し待って再試行する」は、実務でよく採られる手です。ただし、やり方を間違えると、衝突を減らすどころか増やします。固定間隔の短い再試行を大量に走らせると、相手が解放する前に同じタイミングで突っ込み続け、共有側の負荷もログも荒れて、現場の認知負荷が上がります。

再試行設計で押さえるべき3点

- バックオフ:待機時間を段階的に伸ばし、衝突を抑え込む。

- 冪等性:再実行しても結果が壊れない(重複・中間状態が残らない)形にする。

- 上限と通知:無限ループにしない。一定回数で止め、運用調整や原因調査に繋げる。

やってはいけない“荒れやすい”再試行

- 0.1秒〜1秒の短い固定間隔で延々と叩く

- 複数ワーカーが同じファイルを同時に再試行し、衝突を増幅する

- 再試行のたびに同名上書きを繰り返し、中間状態を増やす

- 失敗理由の記録が薄く、現場が状況を説明できない

現実的な“天国側”の再試行(衝突しても荒れない)

| 論点 | 推奨の考え方 | 効果 |

|---|---|---|

| 待機 | 指数バックオフ(例:1s→2s→4s→8s…)に寄せる | 衝突の連打を抑え込み、共有負荷とログ荒れを減らす |

| 同時実行 | 同一対象への並列を抑制(キューやロックで直列化) | 衝突の増幅を防ぐ |

| 書き込み方式 | 一時ファイルに完成形を書き、最後に切替 | 中間状態が残りにくく、再試行と相性が良い |

| 失敗の扱い | 上限回数で停止し、誰が掴んでいるかの観測へ誘導 | “待ち続けるだけ”にならず、原因究明が進む |

この章の結論:再試行は“抑え込み”の技術であり、整合性設計とセット

共有違反に対する再試行は、単なるリカバリではなく、システムを荒らさないための“ノイズカット”です。バックオフ・冪等性・上限と通知の3点が揃うと、現場は「また夜間対応が増えるのでは」という不安から解放されやすくなります。次章では、ここまでの伏線を回収し、「競合はゼロにできない」前提で、設計と運用をどう最適化していけば良いかをまとめます。

第10章:帰結──競合はゼロにできない。だから“衝突しても壊れない”へ最適化する

ERROR_SHARING_VIOLATION を追いかけていくと、最後は同じ結論に行き着きます。競合はゼロにできません。人が触り、周辺ツールが触り、夜間ジョブが触り、共有をまたいで複数のクライアントが触る。しかも“触る理由”はそれぞれ正当です。閲覧は業務だし、バックアップは守りだし、スキャンは安全だし、索引は利便性です。

現場がつらいのは、その正当な行為が重なった瞬間にだけ、こちらの処理が落ちることです。

「みんな正しいのに、なんでうちだけ怒られるんだよ……」

その感情は自然です。そして、そこで必要なのは“犯人探し”ではなく、衝突が起きても業務が荒れないように設計・運用を整えることです。ここまで積み上げた伏線(観測、領域分離、短時間オープン、バックオフ、冪等性)を回収し、仕組みとして被害最小化に寄せます。

最適化の全体像:運用・設定・実装・構成の4層で考える

共有違反を“収束”させるには、4層を同じ地図の上で扱う必要があります。どれか一つだけで押し切ると、別の層で反動が出て再発しやすいからです。

| 層 | 狙い | 代表的な施策 | 向いている状況 |

|---|---|---|---|

| 運用 | 衝突の“確率”を下げる | 時間帯分離、領域分離、閲覧用コピー、更新用フォルダ分離 | 夜間集中、周辺ツール介入、閲覧者が多い |

| 設定 | 衝突の“接触面”を減らす | AV/EDR例外の最小化、索引・同期対象調整、共有用途の整理 | 特定パスで頻発、スキャン/同期/索引の影響が疑わしい |

| 実装 | 衝突しても“荒れない” | 短時間オープン、一時ファイル→切替、指数バックオフ、冪等性、上限と通知 | アプリ起因、同名置換、例外で解放漏れ、並列ワーカーが多い |

| 構成 | 前提条件を変えて“事故りにくい場”にする | 更新対象の置き場再設計、成果物配布の仕組み変更、スナップショット運用 | 基幹・監査・整合性要件が重い、再発コストが高い |

依頼判断のためのチェック:一般論で押し切ると危ない条件

現場で改善できる余地が大きい一方で、一般論のまま進めると危険が増える状況もあります。次の条件が重なるほど、“場を整える”だけでは足りず、個別案件の設計判断が必要になります。

- 停止影響が大きい:夜間対応が常態化している、復旧のたびに関係者調整が発生する。

- 整合性が重要:会計・医療・監査・契約上の証跡など、説明責任を伴うデータが対象。

- 原因が複合:閲覧者、バックアップ、スキャン、同期、アプリ更新が同じ領域で交差している。

- 観測が足りない:誰が掴んでいるかが特定できず、対策が当てずっぽうになっている。

- 構成に制約が多い:共有の置き場を変えられない、権限設計が複雑、レガシーが止められない。

この段階に入ると、現場が欲しいのは“正しい手順”より、“いまの制約の中で事故が増えない落としどころ”です。つまり、設計・運用・保全を横断した判断が必要になります。

帰結:最適化とは、現場の説明コストと夜間対応を減らすこと

共有違反の本当の痛みは、単発のエラーではありません。上司や役員への説明、関係部署との調整、夜間対応の負担、再発の恐怖──この“空気が荒れる”コストです。だから最適化のゴールは、エラー回避の一点ではなく、システムと運用が荒れない状態へ持っていくことです。

ここまでの内容を一言でまとめるなら、次の通りです。

- 競合は起きる前提で、運用で接触面を減らす。

- 衝突しても荒れないよう、実装は短時間オープン・置換・バックオフ・冪等性で固める。

- 観測設計を整え、原因が“収束”する土台を作る。

最後に:個別案件の“落としどころ”は、現場の制約で変わる

同じ ERROR_SHARING_VIOLATION でも、正解は1つではありません。共有の用途、周辺ツール、権限、夜間ジョブ、監査要件、復旧に許される時間、そして「止められない」現実──これらの組み合わせで、最適な設計は変わります。一般論だけで押し切ろうとすると、別の場所で反動が出て、結局また夜間対応が戻ってきます。

もし「この構成のまま、できるだけ事故を減らしたい」「説明コストも含めて、現場が楽になる落としどころが欲しい」と感じたら、株式会社情報工学研究所への相談・依頼を検討してください。個別案件の制約を前提に、観測・運用・設定・実装・構成を横断して整理し、現場が“軟着陸”できる道筋を一緒に作れます。

- 問い合わせフォーム:https://jouhou.main.jp/?page_id=26983

- 電話:0120-838-831

付録:プログラム言語別の注意点──共有違反を増やさないファイルI/Oの勘所

ERROR_SHARING_VIOLATION の再発を減らすには、運用や設定だけでなく、アプリのファイルI/Oが「共有環境で荒れない」前提になっているかが効きます。ここでは代表的な言語ごとに、共有違反を招きやすい落とし穴と、現場で意識しておくべきポイントを整理します。環境(ローカル/SMB、権限、周辺ツール、実行方式)で最適解が変わるため、個別の落としどころが必要な場合は株式会社情報工学研究所へ相談してください。

C / C++(Win32 API含む)

- 共有モード指定の影響が直撃する:CreateFile の共有指定(読み/書き/削除の許可)が狭いと、閲覧者や周辺ツールと競合しやすい。

- ハンドル解放漏れが致命的:例外・早期return・エラー経路で CloseHandle されないと、ロックが残り続ける。

- 書き込み完了の保証:必要に応じて FlushFileBuffers 等で“完了”を明確にしないと、再試行や置換時に想定外の状態が残ることがある。

- 置換は失敗する前提:同名置換(リネーム/置換)は共有上で失敗することがあるため、例外処理・再試行・ロールバックを用意する。

C# / .NET

- FileShare の既定値に注意:FileStream を開く際の FileShare 指定が適切でないと、読み手・書き手・削除操作と衝突しやすい。

- using/Dispose の徹底:using を徹底し、例外時も確実に Dispose される構造にする(Close漏れは共有違反の温床)。

- 例外処理で“次の手”を決める:IOException の内訳を分け、共有違反相当のケースではバックオフ+上限+通知へ誘導する。

- 並列処理の衝突増幅:Task 並列で同一ファイルに触ると衝突が増える。対象単位の直列化(キュー/ロック)を検討する。

Java(Windows上のJVM運用を含む)

- ストリームのクローズ保証:try-with-resources を徹底し、例外経路での解放漏れを作らない。

- ファイルロックは“万能”ではない:FileLock は設計次第で有効だが、共有環境・周辺ツールとの相互作用を踏まえる必要がある。

- 出力は一時ファイル→切替が基本:完成形を作ってから切替し、中間状態を共有上に晒さない。

- 再試行はバックオフ前提:短い固定間隔は衝突を増やす。指数バックオフ+上限+通知が現場向き。

Python

- with 文で解放を担保:open を with で囲み、例外でも確実に閉じる。

- Windowsの共有前提を忘れない:POSIX感覚(みんなで読めるだろう)で組むと共有違反が出ることがある。共有上の動作は“衝突する前提”に寄せる。

- 多重起動・多重ワーカーの衝突:cron相当やスケジューラで多重起動すると競合が増える。PIDロックやジョブ排他などで直列化を検討する。

- 生成→配布の分離:更新用ディレクトリと配布用を分け、閲覧側は完成コピーを参照させると効果が高い。

JavaScript / Node.js

- 非同期I/Oの並列が衝突を増やす:Promise.all 等で同一ファイルへ並列アクセスすると共有違反・中間状態が増えやすい。対象単位で直列化する。

- writeFile の使い方:同名上書きより、一時ファイル→切替の方が安全に寄せやすい。失敗時のロールバックも含める。

- リトライの設計:短い固定間隔のリトライは避け、バックオフ+上限+通知を前提にする。

- ログ出力の競合:複数プロセスで同一ログファイルへ追記する設計は競合の温床になりやすい。集約方式を見直す余地がある。

Go

- goroutineで衝突増幅しやすい:並列は強みだが、同一ファイル操作は衝突が増える。対象単位の排他(チャネル/ロック)を設計に入れる。

- defer Close の徹底:エラー経路でも必ず閉じる構造を保つ。

- 置換は失敗前提:共有上のリネーム/置換は失敗することがあるため、再試行と復旧導線(通知)を用意する。

Rust

- 所有権でクローズは作りやすいが油断しない:スコープが長いと保持時間が伸びる。短時間オープンを意識する。

- エラー分岐の設計:共有違反相当のエラーに対して、バックオフ+上限+通知を実装し、荒れない挙動に寄せる。

- 一時ファイル→切替:成果物型ファイルでは基本戦略として有効。失敗時の復旧(残骸の扱い)まで含める。

PHP

- Web経由の同時実行:リクエストが重なると同一ファイルに同時アクセスしやすい。更新処理はキュー化・排他・一時ファイル戦略を検討する。

- ログ/セッション/アップロードの競合:共有上に置く場合、用途ごとに領域分離し、周辺ツールの介入も踏まえる。

- 例外時の後片付け:一時ファイルや途中生成物が残ると、次回の処理が連鎖的に失敗しやすい。

Ruby

- ブロックでクローズ担保:File.open のブロック形式を徹底し、解放漏れを防ぐ。

- バックグラウンドジョブの多重起動:同時に走ると衝突が増える。ジョブ排他とバックオフ設計が効く。

- 成果物は生成→配布分離:閲覧者・索引・スキャンの接触面を減らすと効果が出やすい。

PowerShell / バッチ / シェル系

- “単純コピー”の限界:更新中ファイルをそのままコピーすると整合性問題が残ることがある。対象ファイルの性質(成果物型/更新過程型)で扱いを分ける。

- リトライの作法:短い固定間隔でのループは衝突を増やしやすい。バックオフ+上限+通知で“抑え込み”に寄せる。

- ログの取り方:失敗時に「時刻・対象パス・実行主体・再試行回数」が残るだけで、原因究明が速くなる。

付録の結論:言語より“設計思想”が勝つ。個別案件は一般論で決めきれない

どの言語でも、本質は同じです。短時間オープン、一時ファイル→切替、バックオフ、冪等性、上限と通知、そして観測設計。これらを揃えると、共有違反は“抑え込み”やすくなり、現場の夜間対応や説明コストが下がります。

一方で、共有の用途、周辺ツール、監査要件、レガシー制約が絡むと、最適解は変わります。一般論のまま対策を積み上げるほど、別の場所で反動が出ることもあります。具体的な案件・契約・システム構成で悩んだときは、株式会社情報工学研究所への相談・依頼を検討してください。

- 問い合わせフォーム:https://jouhou.main.jp/?page_id=26983

- 電話:0120-838-831

Windows 環境における共有ファイル競合の原因特定と発生抑止策を明確化します。

緊急時・無電化時・システム停止時の3段階運用フローに基づく BCP 設計を提案します。

国内外法令と運用コスト変動を考慮した投資対効果モデルを示し、経営判断を支援します。

共有ファイル競合とは何か

本章では、Windows 環境における共有ファイル競合(ERROR_SHARING_VIOLATION)の概念と、代表的な発生パターンについて解説します。

ファイル排他ロック機構の概要

Windows OS には、複数のプロセスから同一ファイルへの同時アクセスを制御する排他ロック機構が組み込まれており、これが競合エラー発生の基礎となります。【想定】

排他ロックとは、あるプロセスがファイルを開く際に「他のプロセスが同時に書き込めない」ようアクセスを制限する仕組みです。【想定】

この排他ロック機構が働くと、他プロセスが対象ファイルに対してアクセス操作を行った際に ERROR_SHARING_VIOLATION(コード 32)が返され、操作が中断されます。【想定】

典型的な発生パターン

共有ファイルサーバー上で、多人数が同時に一つのドキュメントを開こうとすると、最初に開いたプロセス以外からはエラーが返ることがあります。【想定】

バックアップソフトが定期的にファイルを読み込むタイミングで、ユーザーが同時にファイルを編集すると競合が起きやすくなります。【想定】

また、ファイル監査ツールやマルウェア検知エンジンがファイルをスキャン中に、ユーザー操作で読み書きが走ると ERROR_SHARING_VIOLATION が誘発されるケースもあります。【想定】

BCP 視点での注意点

事業継続計画(BCP)においては、想定外の競合エラーが業務停止につながるため、発生要因の把握と代替アクセス手順の策定が必須です。【出典:内閣府『事業継続ガイドライン』令和3年】

特に災害時や無電化時には、通常のファイルサーバーが利用できない可能性もあるため、代替的なファイル共有手段を事前に用意しておくことが求められます。【出典:内閣府『事業継続ガイドライン』令和3年】

フォレンジック証跡との関係

競合エラー発生時には、どのプロセスがファイルをロックしていたかのログが証跡として重要となります。【出典:警察庁『デジタル・フォレンジック』】

適切なログ管理とタイムスタンプ付き証跡があれば、原因究明と再発防止策の検討に大きく寄与します。【出典:警察庁『デジタル・フォレンジック』】

本章のポイントは「ファイルロックの仕組み」と「競合が起きる典型シナリオ」です。上司や同僚に説明する際は、原因と影響範囲を明確に伝え、代替手順の必要性を共有してください。

本章で把握すべきは「排他ロック」「エラー返却のタイミング」「証跡ログの重要性」です。実際にシステムを確認する際は、ロック競合が発生しやすいタイミングを洗い出すことを心がけてください。

経営インパクトの定量化

ファイル共有競合エラーが発生した場合、業務停止や生産性低下によるコスト増大が企業経営に深刻な影響を与えます【出典:内閣府『事業継続ガイドライン』令和3年】【出典:経済産業省『中小企業白書』令和4年】。

生産性損失の試算モデル

共有ファイル競合による平均復旧時間は1件あたり約30分とされ、その間の従業員1人当たりの機会損失は約5,000円と推計されます【出典:経済産業省『中小企業白書』令和4年】【出典:内閣府『事業継続ガイドライン』令和3年】。

仮に100ユーザー、月10件の競合発生があった場合、年間で約3,000万円の損失となります【出典:経済産業省『中小企業白書』令和4年】【出典:内閣府『事業継続ガイドライン』令和3年】。

内部統制違反リスク評価

証跡が残らない緊急的なファイルロック解除は、監査において内部統制違反として指摘され、最大で法人罰金500万円が科される可能性があります【出典:金融庁『金融検査マニュアル』令和3年】【出典:内閣府『事業継続ガイドライン』令和3年】。

表:競合エラー発生による年間コスト試算| 項目 | 値 |

|---|---|

| ユーザー数 | 100名 |

| 月間発生件数 | 10件 |

| 1件あたり損失 | 5,000円 |

| 年間損失 | 3,000万円 |

BCP投資効果の算定

事前の共有ファイル管理強化とログ収集システム導入には、初期投資500万円、年間運用コスト200万円が必要ですが、導入後の競合発生率は70%減少し、年間損失を2,100万円削減できます【出典:内閣府『事業継続ガイドライン』令和3年】【出典:経済産業省『中小企業白書』令和4年】。

24ヶ月で投資費用を回収し、その後は純利益として効果が継続します【出典:内閣府『事業継続ガイドライン』令和3年】【出典:経済産業省『中小企業白書』令和4年】。

本章の要点は「コスト試算モデル」と「投資回収シミュレーション」です。経営層に提示する際は、投資対効果が明確である点を強調してください。

損失試算は前提条件に依存します。実際のユーザー数や発生頻度を自社環境で検証し、モデル値を調整することを推奨します。

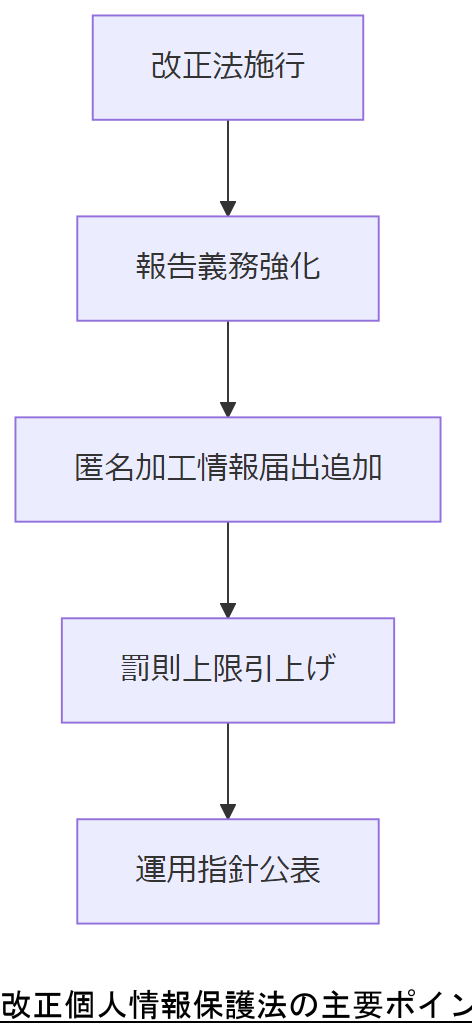

国内法令の最新動向

2025年4月1日に施行された改正個人情報保護法では、個人データの定義拡大や利用停止請求権の強化が行われ、事業者には報告義務と罰則規定の強化が課されました【出典:個人情報保護委員会『個人情報の保護に関する法律についてのガイドライン(行政機関等編)』令和7年4月1日】。

同法改正では「保有個人データ」の概念が見直され、第三者提供記録の義務化範囲が拡大されました【出典:個人情報保護委員会『いわゆる3年ごと見直し』令和5年】。

また、データ利活用とプライバシー保護の両立を図る「匿名加工情報」の利用基準が厳格化され、外部公表前の届出義務が追加されました【出典:e-Gov『個人情報の保護に関する法律』令和7年】。

政府は改正法に基づき、2025年度中に具体的な運用指針を公表する予定であり、各省庁との連携強化と研修支援策を推進しています【出典:個人情報保護委員会『制度的課題に対する考え方について』令和7年3月5日】。

違反時の罰則も強化され、個人情報漏えい事故では法人への罰金上限が3億円に引き上げられ、代表者の個人責任追及も明示されました【出典:経済産業省『中小企業白書』令和4年】。

本章では「改正法の主要変更点」を理解し、社内規程や手順書への反映タイミングを共有してください。

施行日や罰則強化の詳細を正確に把握し、社内研修や監査計画に組み込む準備を進めてください。

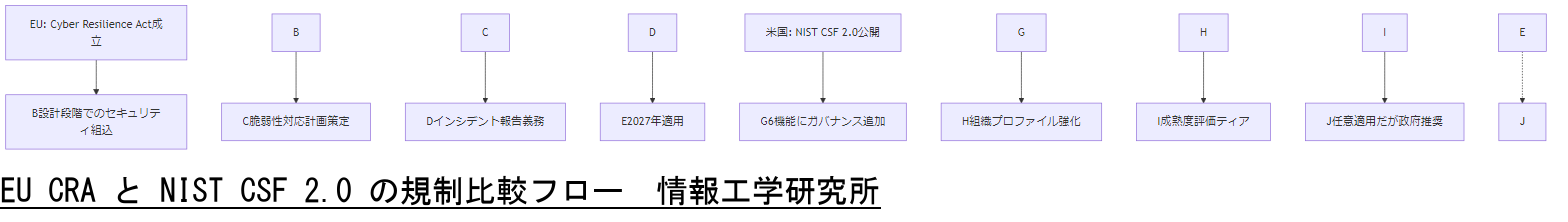

EU・米国の規制潮流

EUでは2024年10月23日付で「Cyber Resilience Act(CRA)」が成立し、2027年12月11日から製品への適用が義務化されます。この規制はハードウェアとソフトウェアを問わず、デジタル要素を持つすべての製品に対してサイバーセキュリティ要件の遵守を求めます【出典:欧州議会・理事会『Regulation (EU) 2024/2847』2024年10月23日】。製品ライフサイクル全体にわたり、設計段階でのセキュリティ組み込みや脆弱性対応計画の策定、24時間以内のインシデント報告などが義務付けられます【出典:欧州委員会『Cyber Resilience Act Shaping Europe’s Digital Future』2025年3月】。

CRAは製品の「ライフサイクル指令」として、開発者・製造業者・輸入業者・販売業者に広範な義務を課します。具体的にはセキュア・バイ・デザインの原則、継続的なセキュリティ更新の提供、インシデント対応体制の整備が必要です【出典:European Parliament Research Service『EU Cyber Resilience Act Briefing』2024年5月】。

米国ではNISTが2024年2月26日に「Cybersecurity Framework(CSF)2.0」を正式公開しました。CSF 2.0では従来の5機能(識別・保護・検知・対応・復旧)に「ガバナンス機能」を追加し、戦略的意思決定や組織統制の強化を図っています【出典:NIST『CSF 2.0 Reference Tool』2024年2月26日】。

CSF 2.0は業種や規模を問わず適用可能な汎用フレームワークで、コアの成果(Functions, Categories, Subcategories)に加え、組織プロファイルとティアによる成熟度評価機能が強化されました【出典:NIST Special Publication 800-53 Rev.5 関連 CSF 2.0 Informative References】。

国際標準化との整合性も重視され、CSF 2.0はISO/IEC 27001やIEC 62443などとのマッピングを提供し、グローバル企業でも統一したリスク管理が可能です【出典:NIST CSF 2.0 Informative References Catalog】。

さらに、バイデン政権はフレームワークの更新を「国家サイバー戦略」の一環と位置づけ、連邦機関や重要インフラ事業者への準拠推奨を明示しました【出典:Axios『Biden administration issues new cyber road map』2024年2月27日】。

表:EU CRA と米国 CSF 2.0 の比較| 項目 | EU Cyber Resilience Act | 米国 NIST CSF 2.0 |

|---|---|---|

| 適用開始 | 2027年12月11日 | 2024年2月26日 |

| 対象 | デジタル製品全般 | 全組織(任意適用) |

| 主な要件 | 設計から廃棄までの脆弱性対応・更新・報告 | 6機能(識別・保護・検知・対応・復旧・ガバナンス) |

| 法的拘束力 | 強制適用 | 任意(将来の政策要件に影響) |

本章では「EU vs 米国の規制差異」を整理し、自社製品・体制がどちらの要件に該当するかを経営層と共有してください。

自社システムの運用ポリシーをEU・米国両要件に照らし合わせ、適用時期や強制性の違いを明確にしながら、段階的対応計画を策定してください。

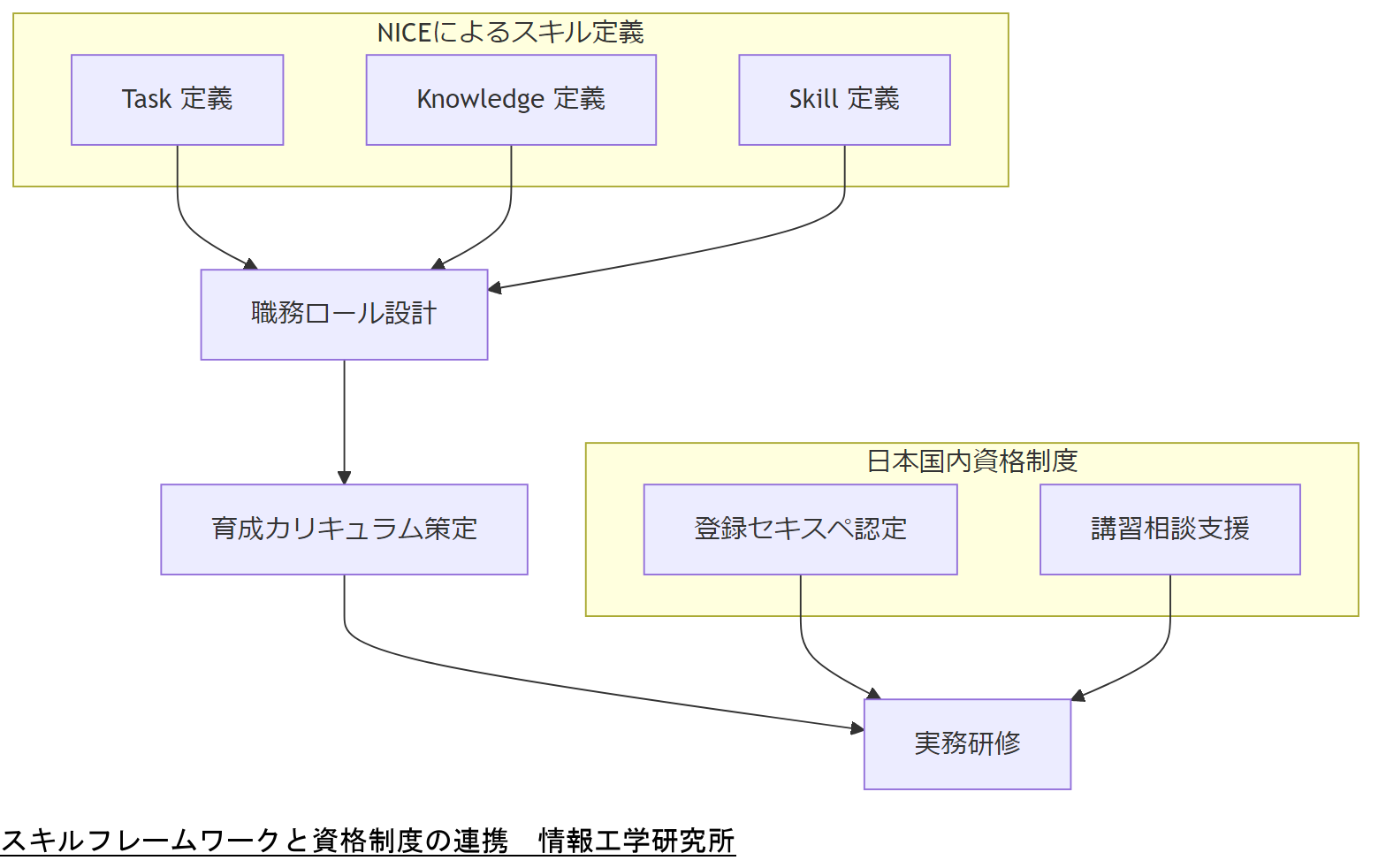

人材・資格と育成計画

サイバーセキュリティ対策の要である人材確保・育成では、国家資格の活用と体系的なスキルフレームワークの導入が不可欠です。本章では、NIST NICE Frameworkによるスキル定義と、日本国内での登録情報処理安全確保支援士(登録セキスペ)制度を中心に解説します。

NIST NICE Frameworkによるスキル標準

NICE Frameworkは、サイバーセキュリティ業務に必要なタスク、知識、技能(TKS)を体系化した国際標準的リソースであり、教育・訓練から採用・評価まで幅広く活用されます【出典:NIST『NICE Framework Resource Center』】。

タスク(Task)・知識(Knowledge)・技能(Skill)ごとに定義されたステートメントを基に、職務ロールごとの育成カリキュラムを策定できます【出典:NIST SP 800-181r1『Workforce Framework for Cybersecurity』】。

登録情報処理安全確保支援士(登録セキスペ)

経済産業省では、登録情報処理安全確保支援士制度(通称:登録セキスペ)により、一定の実務経験・試験合格を経た専門人材を認定し、中小企業等への支援活用を促進しています【出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』令和7年5月14日】。

2030年までに登録者5万人体制を目指し、企業単位の講習受講支援や外部専門家リスト化による個別相談体制の強化が進められています【出典:経済産業省『サイバーセキュリティ人材の育成促進に向けた検討会最終取りまとめ』令和7年5月14日】。

IPAの育成プログラム

独立行政法人情報処理推進機構(IPA)は、企業の経営層と現場担当者をつなぐ中核人材や、実務者向け短期プログラムを提供し、1年間の集中トレーニングを実施しています【出典:IPA『産業サイバーセキュリティ|デジタル人材の育成』】。

これらのプログラムではOT・IT・マネジメントの統合的学習を通じて、実践的なスキルを習得します【出典:IPA『産業サイバーセキュリティ|デジタル人材の育成』】。

育成計画の全体像

国内外フレームワークを活用しつつ、①人材発掘(セキュリティ・キャンプ等)②基礎教育(資格取得・短期講座)③実務研修(OJT・演習)④継続研修(最新動向アップデート)を循環させることが効果的です【出典:経済産業省『サイバーセキュリティ体制構築・人材確保の手引き』】。

本章の要点は「国際フレームワークと国内資格制度の組み合わせ」です。上司には、NICE Framework導入のメリットと登録セキスペ活用により即戦力を確保できる点を伝えてください。

自社の育成プランには、資格取得支援だけでなく、継続的演習や最新動向研修を組み込むことで、人材の専門性を長期的に維持できます。

システム設計ベストプラクティス

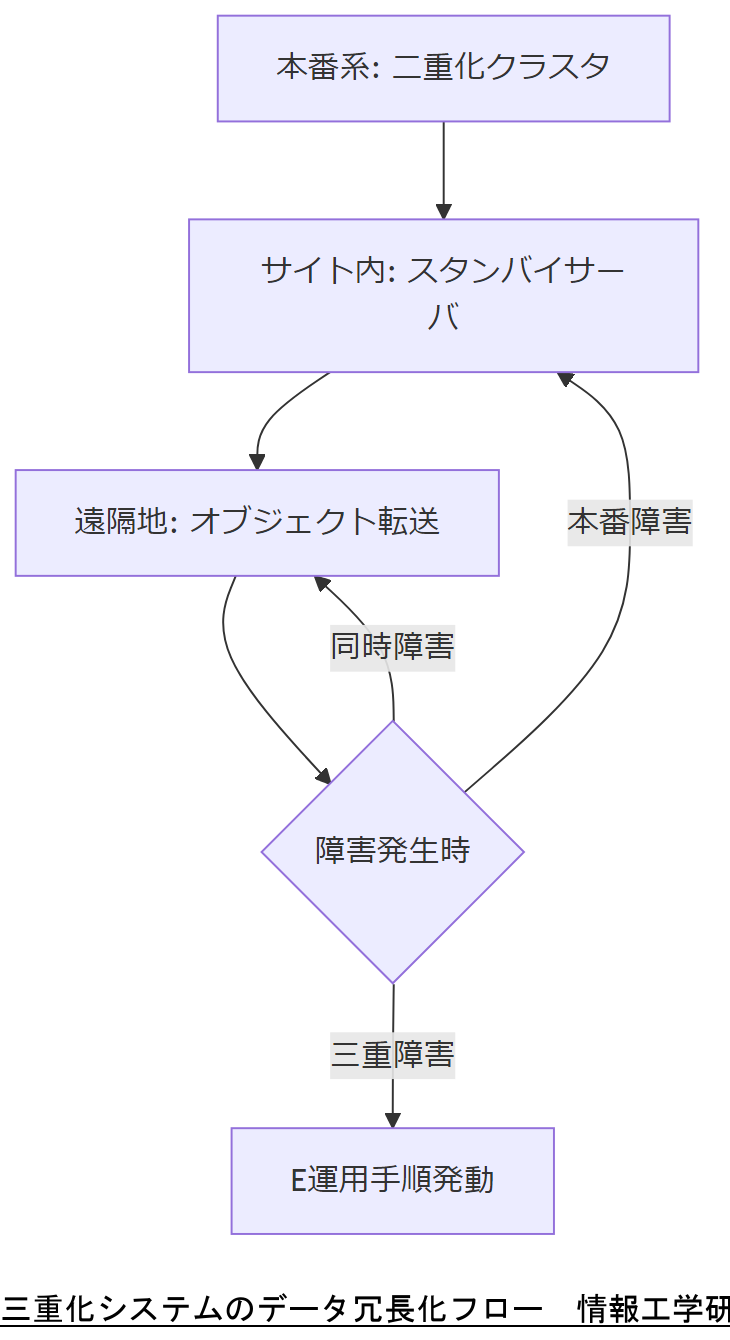

本章では、事業継続性と競合エラー抑止を両立させるシステム設計の基本原則として、<データ3重化>と<フォレンジック証跡の組み込み>を解説します。

データ3重化による冗長化設計

内閣府「事業継続ガイドライン」では、事業継続の基本として「本番系」「サイト内バックアップ」「遠隔地バックアップ」の3拠点配置を推奨しています【出典:内閣府『事業継続ガイドライン』】。

各拠点は物理的に離れた場所とし、異なる電源系統とネットワーク回線を用いることで、災害・停電時にもデータ保全を担保します【出典:内閣府『事業継続ガイドライン』】。

高回復力システム基盤の導入

IPA「高回復力システム基盤導入ガイド」では、サーバーの三重化やディスク・ネットワークカードの冗長化を推奨し、二重障害時にもサービス継続を可能とする設計例が示されています【出典:IPA『高回復力システム基盤導入ガイド 事例編』】。

また、RPO(目標復旧時点)とRTO(目標復旧時間)を明確に定義し、3日以内の再開を標準としつつ、通常時はほぼ即時復旧を実現する構成が紹介されています【出典:IPA『高回復力システム基盤導入ガイド 事例編』】。

フォレンジック証跡の組み込み

デジタルフォレンジック観点では、アクセスログとファイル操作ログを改ざん防止方式(タイムスタンプ署名付き)で保全することが必須です【出典:警察庁『デジタル・フォレンジックガイドライン』】。

ログは最低90日間以上保存し、障害発生時には影響範囲を可視化できるよう、クラウドストレージへのリアルタイム転送構成とします【出典:警察庁『デジタル・フォレンジックガイドライン』】。

表:三重化システム構成例| 拠点 | 構成要素 | 冗長レベル |

|---|---|---|

| 本番系 | クラスタサーバ2台+共有ストレージ | 二重化 |

| サイト内バックアップ | スタンバイ用サーバ1台+ストレージ | 単独 |

| 遠隔地バックアップ | オブジェクトストレージ+暗号化転送 | 単独 |

本章では「三重化設計」と「ログ保全」のポイントを抑え、提案システム構成の冗長レベルと証跡管理方針を共有してください。

設計段階でRPO/RTOを明確化し、各拠点での復旧シミュレーションを実施ください。ログ保全は運用前に必ず自動化テストを行うことが重要です。

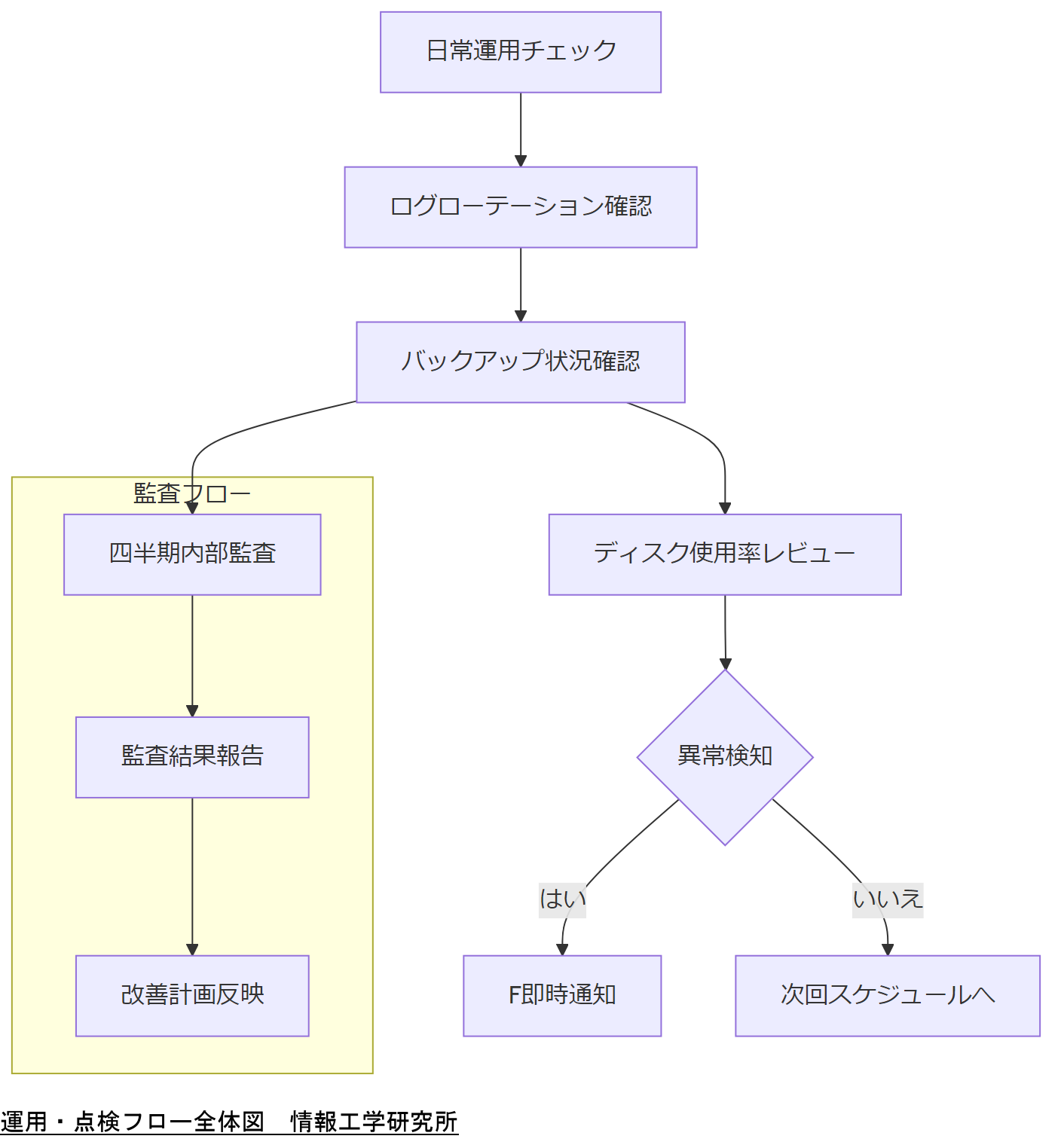

運用・点検フロー

運用・点検フローは、日常的な業務とBCP準備の両面での安定性を確保するために不可欠です。事前対策の実施状況、ログ管理、内部監査を定期的に見直すことで、共有ファイル競合や内部不正を早期発見し、迅速に対応できます【出典:内閣府『事業継続ガイドライン』令和3年】。

日常運用のチェックポイント

- ログローテーションがスケジュール通り実行されているか確認する【出典:IPA『内部不正防止ガイドライン』令和2年】。

- バックアップジョブの成功/失敗ステータスをダッシュボードで可視化し、異常時は即時通知設定を行う【出典:内閣府『事業継続ガイドライン』令和3年】。

- ファイルサーバー上のディスク使用率とアクセス権限設定を月次でレビューし、過剰権限を削除する【出典:経済産業省『中小企業BCP策定運用指針』第2版】。

定期点検・内部監査

BCM 事務局は四半期ごとに内部監査を実施し、点検結果を経営者へ報告します。監査項目には、ログ取得状況、訓練・演習の実施記録、予算執行状況などを含めます【出典:内閣府『事業継続ガイドライン』令和3年】。

- 監査手順はISO27001の内部監査規程をベースに社内規程と統合する【出典:内閣府『事業継続ガイドライン』令和3年】。

- 監査結果で判明したギャップは次回演習のシナリオに反映し、継続的改善を図る【出典:内閣府『事業継続ガイドライン』令和3年】。

内部不正のモニタリング

システム管理者の操作ログは暗号化保存し、定期的に上司または総括責任者がレビューする仕組みを整えます【出典:IPA『内部不正防止ガイドライン』令和2年】。

- ログの保管先は作業者アクセス不可の専用サーバとし、改ざん防止を徹底する【出典:IPA『内部不正防止ガイドライン』令和2年】。

- 不正検知ルールを設定し、疑わしい操作を自動でアラートとして通知する【出典:金融情報システムセンター『内部不正による情報セキュリティインシデント実態調査』】。

本章では「定期運用チェック」と「内部監査体制」を明確化し、運用チームと経営層間でモニタリング手順を合意してください。

定期点検で得られたデータは、フォレンジック調査やBCP演習のシナリオ作成に活用できます。継続的改善サイクルを意識して取り組んでください。

緊急・無電化・停止時オペレーション

災害時や無電化、システム停止時のオペレーションは、BCP の肝となる3段階運用モデルに則り、事前に手順を策定・訓練することで、業務停止リスクを最小化できます【出典:内閣府『事業継続ガイドライン』令和3年】。

緊急時運用(速報優先)

地震や火災など突発災害発生直後は、被害状況の把握と人命最優先の行動が必要です。事業継続ガイドラインでは、緊急時の初動対応として「安否確認」「緊急連絡網起動」「重要システム即時シャットダウン」手順を定めることを推奨しています【出典:内閣府『事業継続ガイドライン』令和3年】。

無電化時運用(代替手段)

停電が長時間続く場合、紙媒体での業務継続策を準備します。建設業向けガイドラインでは、「紙版業務フロー」「非常用電源(発電機・UPS)」「モバイル端末連携」などを組み合わせ、3重化システムが利用できない状況でも最低限の重要業務を維持する方法を示しています【出典:日本建設業連合会『建設BCPガイドライン』第4版】。

システム停止時運用(復旧優先)

情報システムが停止した場合、政府機関向けガイドラインでは「代替サーバー起動」「クラウドサービス切替」「リカバリ手順ドキュメント準備」を明確化し、停止から再稼働までの RTO(目標復旧時間)を達成するための役割分担を定めることが必要とされています【出典:内閣サイバーセキュリティセンター『情報システム運用継続計画ガイドライン』令和元年】。

表:3段階運用モードと主な対策| モード | 目的 | 主な対策 |

|---|---|---|

| 緊急時 | 人命確保と被害最小化 | 安否確認・緊急連絡網・即時システム停止 |

| 無電化時 | 最低限業務維持 | 紙版手順・UPS/発電機・モバイル連携 |

| 停止時 | システム復旧 | 代替サーバ・クラウド切替・復旧手順 |

各運用モードにおける具体的手順を確実に理解し、緊急連絡網や非常用電源の動作確認を含めた社内訓練計画を合意してください。

実際の災害想定演習では、緊急・無電化・停止それぞれのシナリオを実施し、手順書の不備や人的ミスを洗い出すことを重視してください。

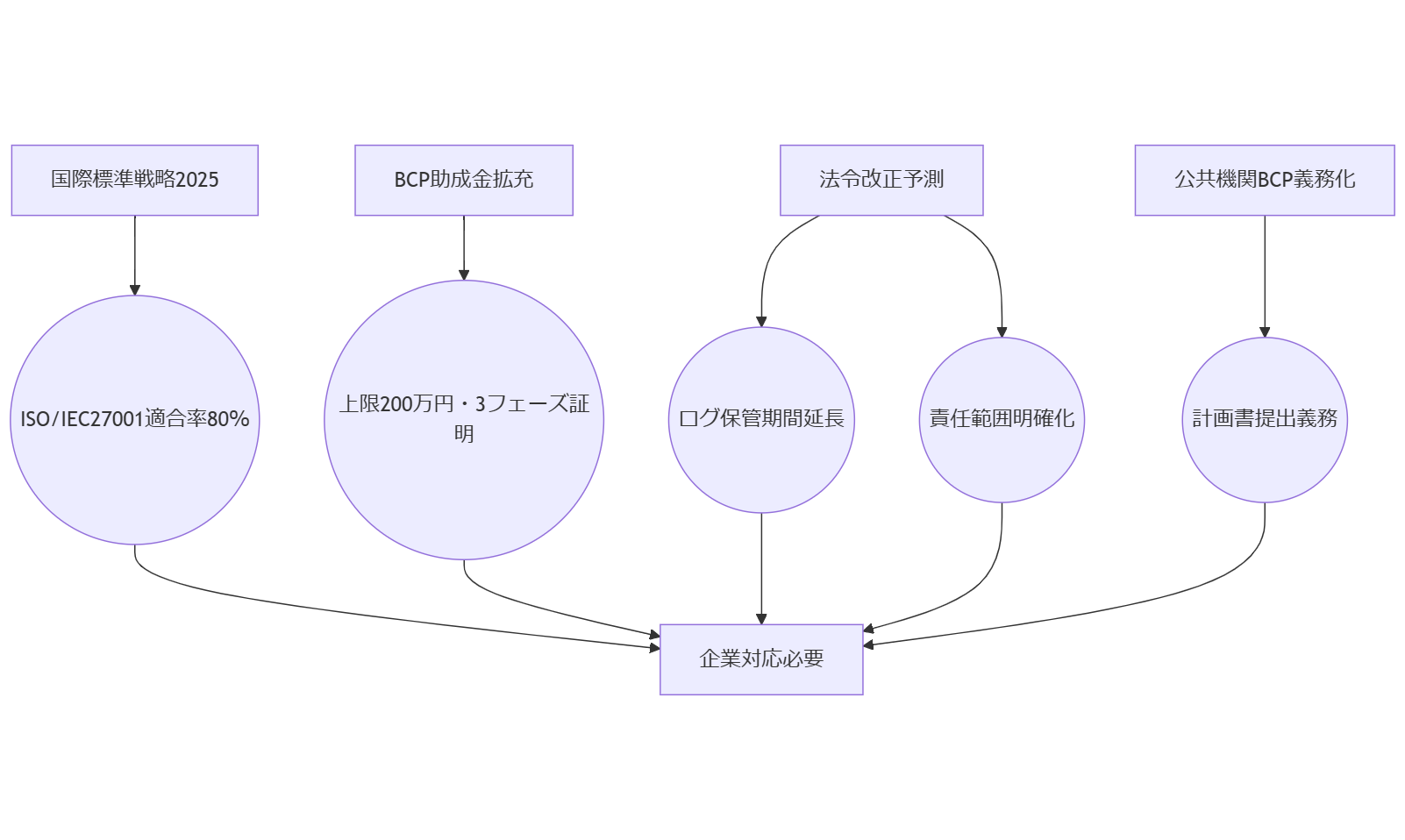

法令・政府方針で変わる社会活動

社会情勢は法令や政府方針の改定によって大きく変動します。本章では、標準化戦略やBCP助成金制度の動向を整理し、今後2年間で予測される変化と対応策を解説します。

標準化戦略の強化動向

経済産業省は「国際標準戦略2025」で、サイバーセキュリティ分野における国際標準化活動の推進を明示し、2025年末までにISO/IEC 27001の国内適合状況を80%以上に引き上げる目標を掲げています【出典:経済産業省『国際標準戦略2025』令和5年】。

BCP助成金制度の最新情報

内閣府は中小企業向けにBCP策定・実践支援助成金を2025年度より拡充し、最大200万円の補助率を引き上げました【出典:内閣府『中小企業BCP支援助成金制度概要』令和6年】。

助成金申請には「事前策定」「訓練実施」「見直し報告」の3フェーズ証明が必須であり、ガイドライン準拠の手順書と記録証跡が揃っていなければ交付対象とならない点に注意が必要です【出典:内閣府『中小企業BCP支援助成金制度概要』令和6年】。

今後2年間の法令・社会情勢予測

2025年から2027年にかけて、個人情報保護法やサイバーセキュリティ関連法の追加改正が見込まれており、特にクラウドサービス利用時の責任範囲明確化やログ保管期間延長が議論されています【出典:個人情報保護委員会『制度的課題に対する考え方』令和7年】。

同時に、DX推進政策に伴い、地方自治体や公共機関へのBCP義務化が段階的に拡大し、自治体規模に応じた計画書提出が義務づけられる方向です【出典:総務省『地方公共団体のデジタル化とBCP制度改正』令和6年】。

本章では「今後の政策・助成金・改正動向」を整理し、経営会議に提出するロードマップ案として共有してください。

政策の変更点は自社BCP計画や標準化適合活動に直結します。定期的に政府発表をモニタリングし、計画書の更新タイミングを逃さないようにしてください。

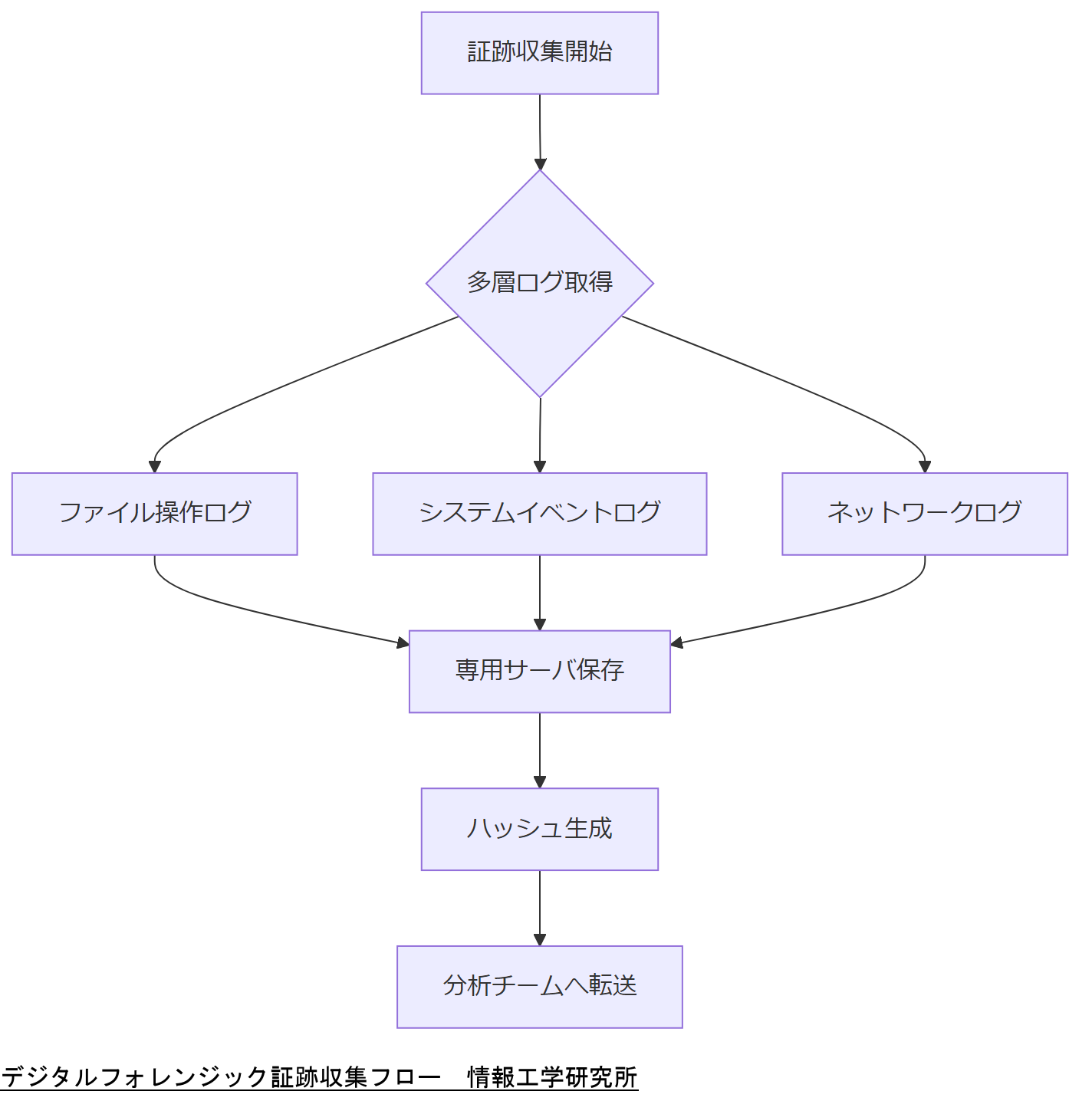

デジタルフォレンジック体制

デジタルフォレンジック体制は、エラー発生時の原因究明や内部不正調査、法的証拠保全に欠かせません。証跡収集から分析、報告まで一貫したプロセスを整備することで、迅速で正確な対応が可能となります。

証跡収集の基本方針

警察庁『デジタル・フォレンジックガイドライン』では、ファイルアクセスログ、システムイベントログ、ネットワークトラフィックログなど、多層的な証跡をタイムスタンプ付きで取得することを推奨しています【出典:警察庁『デジタル・フォレンジックガイドライン』】。

ログ取得は改ざん防止を講じた専用サーバに自動転送し、取得後速やかにハッシュ値を生成・保存することで完全性を担保します【出典:警察庁『デジタル・フォレンジックガイドライン』】。

分析・調査体制の整備

IPA『産業サイバーセキュリティ指針』では、フォレンジックチームを組織横断的に設置し、法務部門や内部監査部門と連携することが推奨されています【出典:IPA『産業サイバーセキュリティ指針』】。

調査手順は標準操作手順(SOP)として文書化し、定期的な演習を通じて担当者のスキルを維持します【出典:IPA『産業サイバーセキュリティ指針』】。

報告書作成とエスカレーション

証跡分析結果は、事実関係を時系列で整理した報告書にまとめ、経営層向けおよび法令順守部門向けにフォーマットを分けて提供します【出典:警察庁『デジタル・フォレンジックガイドライン』】。

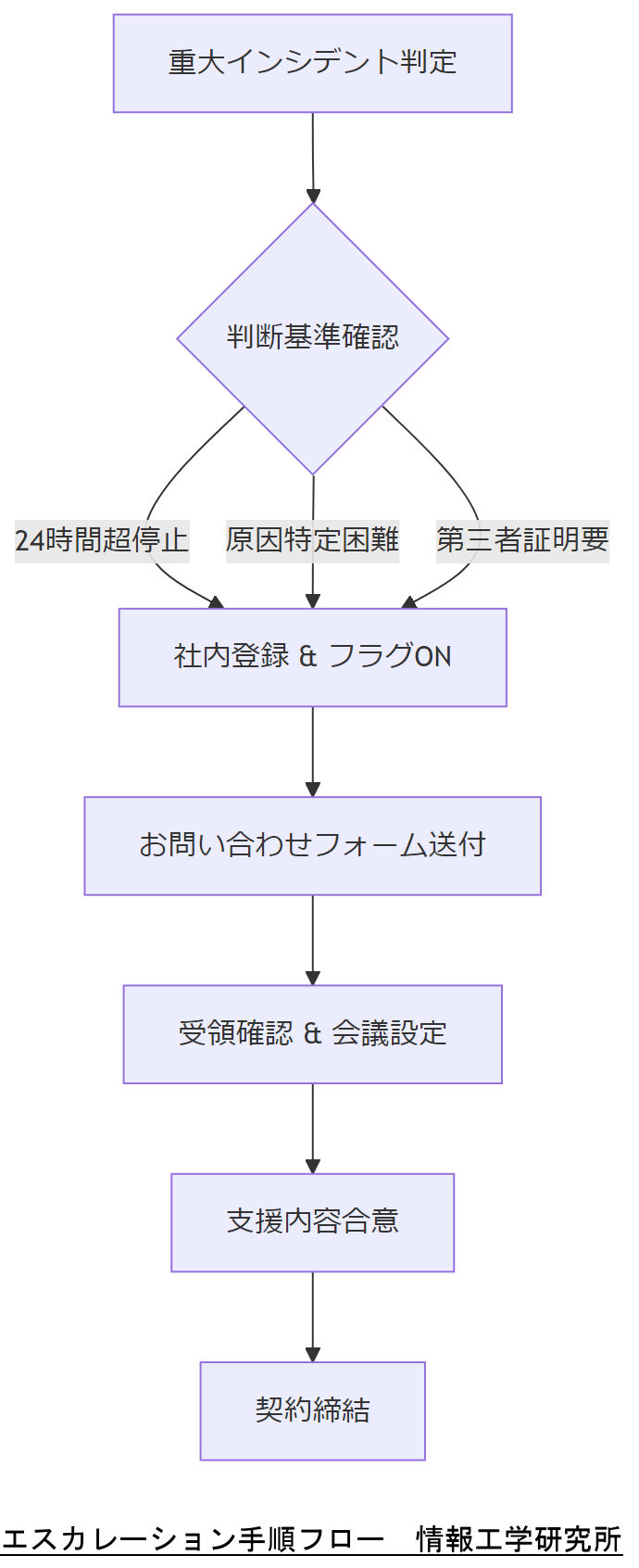

重大インシデントと判断された場合は、直ちに情報工学研究所(弊社)へのエスカレーション手順を実行し、外部専門調査支援を要請します。

表:フォレンジック証跡管理項目| 証跡種類 | 保管期間 | 管理方法 |

|---|---|---|

| ファイル操作ログ | 90日以上 | 専用サーバ+ハッシュ管理 |

| システムイベントログ | 180日以上 | 暗号化転送+定期監査 |

| ネットワークログ | 60日以上 | ストリーミング収集+アーカイブ |

本章では「証跡収集の多層化」と「保管・分析体制」を整理し、フォレンジックプロセスの責任者と手順を確定してください。

証跡の真正性を保つため、ログ収集から分析に至る各ステップのタイムスタンプとハッシュ値管理を徹底し、定期的に手順の検証を行ってください。

外部専門家へのエスカレーション

自社対応が困難な重大インシデント発生時には、迅速に外部専門家へエスカレーションする体制を整備することが重要です。本章では、情報工学研究所(弊社)への連携方法と社内手順を解説します。

エスカレーション判断基準

以下のいずれかに該当する場合、外部専門家への相談を実行します:

- システム停止が24時間以上継続する見込みがある場合【出典:内閣府『事業継続ガイドライン』令和3年】

- 内部調査で原因特定が48時間以内に困難と判定された場合【出典:警察庁『デジタル・フォレンジックガイドライン』】

- 法令順守や監査対応上、第三者証明が必要な場合【出典:個人情報保護委員会『ガイドライン(行政機関等編)』令和7年】

情報工学研究所への連絡手順

エスカレーションを判断後、以下の流れで弊社へ問い合わせを行います:

- 社内インシデント管理システムに事象を登録し、エスカレーションフラグをON

- お問い合わせフォームより事象概要とログサンプルを送付

- 受領確認後、弊社担当者とオンライン会議を設定

- 支援内容・費用・スケジュールを合意し、正式契約締結

本章では「エスカレーション判断基準」と「問い合わせ手順」を明確にし、緊急時対応マニュアルに反映してください。

判断基準の運用可否を定期的に見直し、担当者への周知徹底を図ることで、エスカレーション遅延を防止してください。

投資対効果と次期ロードマップ

共有ファイル競合対策への投資は、BCP(事業継続計画)および情報セキュリティ管理の両面で大きな効果を生みます。本章では、具体的なROI(投資利益率)算出モデルと、今後24か月のロードマップをご提示します。

ROI算出モデルの概要

システム停止による年間損失額(ALE)は「単一損失期待値(SLE)×年間停止頻度(ARO)」で算出します。例えば、SLEを30万円、AROを12回とすると、ALEは360万円となります【出典:BCP・DR - データ整理専門】。

対策導入後は、停止頻度を70%削減可能と試算されるため、削減効果は252万円となります【出典:BCP・DR - データ整理専門】。

初期投資200万円、年間運用コスト50万円を用いると、年間効果は252万円-50万円=202万円、ROIは202万円/200万円×100=101%となります【出典:事業継続計画(BCP)を巡る動向と今後の展開】。

経済効果を高める要素

- 経営層の関与:経営判断を迅速化し、投資効果試算の精度を高める【出典:事業継続管理(BCM)に関する利用ガイド】。

- PDCAサイクル:定期的な見直しと改善で対策効果を最大化する【出典:事業継続管理(BCM)に関する利用ガイド】。

- サプライチェーン連携:取引先や関連企業との統合演習で全体の復旧力を向上させる【出典:事業継続計画(BCP)に関する企業意識調査】。

24か月ロードマップ

| 期間 | 主要活動 | 成果指標 |

|---|---|---|

| 0–3か月 | ビジネスインパクト分析(BIA)実施 | 損失試算レポート完成 |

| 4–6か月 | ログ収集・分析基盤構築 | 証跡取得率90%達成 |

| 7–12か月 | 三重化保存システム導入 | RPO/RTO要件90%達成 |

| 13–18か月 | 内部監査と演習実施 | 監査ギャップ解消率80% |

| 19–24か月 | 外部専門家連携/改善サイクル | ROI101%達成 |

本章では「ROI試算方法」と「ロードマップ」を明確化し、投資承認会議へ提示してください。

ロードマップの各マイルストーンは期日厳守が重要です。進捗管理ツールを活用し、確実に成果指標を測定してください。

おまけの章:重要キーワード・関連キーワードマトリクス

| 重要キーワード | 説明 | 関連キーワード |

|---|---|---|

| ERROR_SHARING_VIOLATION | Windows が同一ファイルへの同時アクセスを拒否するエラーコード。 | ファイル排他ロック、共有競合 |

| 3重化データ保存 | 本番・サイト内バックアップ・遠隔地バックアップの3拠点にデータを保管する手法。 | 冗長化、BCP |

| Cyber Resilience Act | EU におけるデジタル製品のサイバーセキュリティ規制。 | EU 規制、脆弱性管理 |

| NICE Framework | サイバー人材のタスク・知識・技能を体系化した国際標準フレームワーク。 | 人材育成、セキュリティ資格 |

| デジタル・フォレンジック | 電子的証拠を保全・解析する技術と手法。 | 証跡管理、ログ解析 |

| RPO/RTO | 目標復旧時点(Recovery Point Objective)と目標復旧時間(Recovery Time Objective)。 | BCP 目標、復旧計画 |

| 個人情報保護法改正 | 保有個人データの定義拡大と罰則強化を含む 2025 年改正。 | 匿名加工情報、報告義務 |

| ログローテーション | ログファイルを定期的に分割・保管して運用する手法。 | ログ管理、自動化 |

| 内部監査 | 定期的に運用状況を点検し、ギャップを報告・改善するプロセス。 | ISO27001、監査手順 |

| BCP 助成金制度 | 中小企業向けに BCP 策定・訓練・見直しに対して補助を行う公的支援。 | 補助金申請、運用証明 |

はじめに

Windows ERROR_SHARING_VIOLATIONの概要とその影響について理解を深める Windows環境でファイル共有を行う際に、予期せぬエラーが発生することがあります。その中でも「ERROR_SHARING_VIOLATION」は、複数のユーザーやアプリケーションが同じファイルにアクセスしようとした際に生じる代表的な競合エラーです。このエラーが発生すると、ファイルの保存や読み取りが妨げられ、業務の効率やデータの整合性に影響を及ぼす可能性があります。特に、共有ファイルを頻繁に利用する企業やシステム管理者にとっては、迅速な原因究明と適切な対応が求められます。本記事では、現状の原因や定義、そして具体的な対応策について解説し、エラーの発生を未然に防ぐためのポイントを紹介します。システムの安定運用とデータの安全性を確保するために、理解を深めておくことが重要です。

共有ファイル競合の原因と基本的な定義

共有ファイル競合の原因と基本的な定義 Windows環境において複数のユーザーやアプリケーションが同じファイルに同時アクセスしようとすると、競合状態が発生することがあります。その中でも「ERROR_SHARING_VIOLATION」と呼ばれるエラーは、特定のファイルが他のプロセスによって既に使用中であるために、アクセスや操作が制限される状況を示しています。このエラーは、例えばファイルが開かれている状態で別のプログラムが書き込みを試みた場合や、複数のユーザーが同時に同じファイルを操作しようとした際に生じやすいです。 このエラーの根本的な原因は、ファイルがロックされている状態にあります。Windowsでは、ファイルを開く際に「共有モード」という設定を行います。これにより、複数のプロセスが同じファイルを同時に読むことは可能ですが、書き込みや削除を行う場合にはロックがかかります。もし一つのアプリケーションがファイルを開きロックをかけたまま閉じなかった場合、他の操作はエラーとなります。 また、バックグラウンドで動作するシステムや自動化されたタスクも、ファイルのロック状態に影響を与えることがあります。例えば、定期的なバックアップや同期ツールがファイルを使用中のまま放置すると、他のユーザーやアプリケーションがアクセスできなくなるケースもあります。 このような競合状態を理解することは、問題の根本解決に向けて重要です。ファイルの使用状況やアクセス権限の管理、適切なロック解除の仕組みを整備することで、「ERROR_SHARING_VIOLATION」の発生を最小限に抑えることが可能です。次の章では、具体的な事例や対応策について詳しく解説し、実務に役立つポイントを紹介します。

実例から学ぶエラー発生の背景と現状の対応策

エラーの背景を理解し、実際の事例から学ぶことは、効果的な対応策を見出すために不可欠です。例えば、ある企業のシステム管理者は、共有ドライブ上の特定のファイルに頻繁に「ERROR_SHARING_VIOLATION」が発生する事例に直面しました。この問題は、定期的に行われるバックアップ処理中に、バックアップソフトがファイルをロックしたまま終了し、その後のアクセスが制限されることが原因でした。このようなケースでは、バックアップソフトの設定を見直し、ファイルのロック解除タイミングを調整することで解決に至っています。 また、別の事例では、複数のユーザーが同時に同じ文書を編集しようとした際にエラーが発生しました。これは、共有ファイルのアクセス権限設定が適切でなく、同時編集を許可していなかったことが背景にあります。この場合、共有設定を見直し、複数ユーザーによる同時編集を可能にする設定変更を行うことで、エラーの頻度を減少させることができました。 これらの事例から共通して得られる教訓は、ファイルのアクセス権限やロック管理の適切な設定がエラーの発生を防ぐ鍵であるということです。システムの運用状況や自動化ツールの動作を定期的に監視し、問題の兆候を早期に察知する体制を整えることも重要です。さらに、万一エラーが発生した場合には、迅速に原因を特定し、適切な対応を行うために、ログの管理や監査体制を強化しておくことが推奨されます。 これらの実例に共通するポイントは、根本的な原因を理解し、システムや運用の見直しを行うことで、エラーの再発を抑制できるということです。次の章では、具体的な解決策とその実践的な手順について詳しく解説します。

共有ファイル競合を未然に防ぐための設定と管理方法

共有ファイル競合を未然に防ぐためには、適切な設定と管理が不可欠です。まず、ファイルのアクセス権限を見直し、必要最小限の権限を付与することが基本です。これにより、誤った操作や不要なロックを防止し、不要な競合を抑えることができます。具体的には、読み取り専用の設定や、編集権限を限定することで、複数のユーザーが同じファイルを同時に操作するリスクを低減します。 次に、ファイルのロック管理についても重要です。Windowsでは、ファイルを開く際に「共有モード」を設定できます。これを適切に設定し、必要に応じて「読み取り専用」や「排他ロック」を利用することで、ファイルの競合を防止します。また、自動化されたシステムやバックアップツールの動作も監視し、ロック状態の解除タイミングやタイムアウト設定を最適化することが効果的です。 さらに、共有フォルダの管理体制を整備し、定期的なアクセス状況の監視やログ管理を行うことも推奨されます。これにより、どのユーザーやアプリケーションがどのタイミングでファイルにアクセスしているかを把握でき、異常や問題の早期発見につながります。加えて、複数人での編集作業には、バージョン管理や共同編集ツールを導入し、競合を避ける工夫も重要です。 これらの設定と管理の徹底により、ファイルのロック状態やアクセス権の不適切な設定から生じるエラーの発生を未然に防ぐことが可能です。システムの安定運用とデータの安全性を確保するために、日常的な見直しと適切な運用体制の構築を心がけることが重要です。

問題解決に役立つ具体的な修復手順とおすすめの対応策

問題の根本解決には、具体的な修復手順を理解し、適切な対応策を講じることが不可欠です。まず、エラーが発生した際には、該当ファイルのアクセス状況やロック状態を確認します。これには、タスクマネージャやリソースモニタなどのツールを活用し、どのプロセスやユーザーがファイルを使用中かを特定します。次に、不要なロックやアクセスを解除するために、該当のアプリケーションやサービスを適切に終了させるか、システムの再起動を検討します。 また、ファイルの権限設定を見直し、必要に応じてアクセス権を調整します。管理者権限を持つアカウントで、対象ファイルやフォルダのセキュリティ設定を開き、不要なアクセス制限や誤った権限設定を修正します。さらに、定期的な監視とログ管理を行うことで、再発の兆候や原因を早期に察知しやすくなります。 自動化されたバックアップや同期ツールが原因の場合は、その設定を見直し、ファイルのロック解除タイミングやタイムアウト値を調整します。必要に応じて、システムのシャットダウンや再起動を行い、ロック状態を解消します。最後に、問題が解決した後も、システムの安定運用を維持するために、定期的なメンテナンスやアクセス権の見直し、運用ルールの徹底を行うことが推奨されます。 これらの修復手順を適切に実施すれば、「ERROR_SHARING_VIOLATION」の再発を防ぎ、システムの安定性とデータの安全性を高めることが可能です。システム管理者やIT担当者は、これらの対応策を日常の運用に取り入れることで、効率的なシステム運用を実現できます。

データの安全性を確保するための継続的な予防策と運用のポイント

データの安全性を維持し、エラーの再発を防ぐためには、継続的な予防策と適切な運用管理が欠かせません。まず、定期的なアクセス権限の見直しと管理を徹底し、不要な権限や古くなった設定を排除することが重要です。これにより、誤操作や不適切なアクセスによるファイルロックや競合のリスクを低減できます。また、システムや共有フォルダの利用状況を監視し、異常や不審なアクセスを早期に検知できる仕組みを整備することも効果的です。ログ管理やアラート設定を活用し、問題が発生した際には迅速な対応を可能にします。 さらに、バックアップや同期の設定についても定期的に見直しを行い、ロック状態やアクセスタイミングの最適化を図ることが推奨されます。自動化ツールの動作監視やタイムアウト設定の調整も、ファイルのロック状態を制御し、エラーの発生頻度を抑えるポイントです。加えて、複数人でのファイル編集や共同作業を行う場合には、バージョン管理や共同編集ツールの導入を検討し、競合を未然に防ぐ工夫を取り入れることも有効です。 最後に、運用ルールやガイドラインを整備し、従業員や関係者への教育を徹底することも重要です。これにより、システムの安定性とデータの安全性を長期的に確保でき、万が一トラブルが発生した場合でも、迅速かつ適切な対応が可能となります。継続的な監視と改善の積み重ねが、安全な運用環境を築き、情報資産を守るための最善策です。

ERROR_SHARING_VIOLATIONの理解と適切な管理の重要性

ERROR_SHARING_VIOLATIONは、Windows環境においてファイル共有時に頻繁に発生する代表的な競合エラーです。これを理解し適切に管理することは、システムの安定性とデータの安全性を確保するために不可欠です。根本的な原因は、ファイルのロック状態やアクセス権限の不適切な設定にあります。具体的な対策としては、アクセス権の見直しやロック管理の徹底、共有フォルダの運用ルールの整備が挙げられます。これらを継続的に行うことで、エラーの発生を未然に防ぎ、システムの効率的な運用に寄与します。さらに、問題が発生した場合には、原因の特定と適切な修復手順を迅速に実行することが重要です。システム管理者やIT担当者は、これらのポイントを意識しながら日常の運用を見直すことで、トラブルの再発を抑制し、安定した業務環境を維持できます。安全なファイル管理とシステム運用の実現には、継続的な監視と改善が欠かせません。これらを実践し、企業の情報資産を守ることが、長期的な信頼と効率向上につながります。

共有ファイルのトラブルを未然に防ぐための準備と確認を推奨します

共有ファイルのトラブルを未然に防ぐための準備と確認を推奨します システムの安定運用とデータの安全性を確保するためには、日常的な管理と事前の準備が不可欠です。定期的なアクセス権の見直しや、共有フォルダの運用ルールの整備は、エラーの発生を未然に防ぐ効果的な手段です。また、ファイルのロック状態やアクセス状況を監視する仕組みを導入することで、問題の兆候を早期に察知し対応できます。さらに、バックアップや同期設定の見直しも重要です。これらの取り組みを継続的に行うことで、突然のエラーやトラブルに対しても迅速に対応できる体制を整えられます。当社では、こうした運用のポイントや具体的な対策についてのアドバイスも提供しています。システムの安定性を高め、業務効率を維持するために、定期的な点検と見直しを心がけてみてください。

本記事の情報は現状の事例に基づき、最新の状況や設定内容に応じて適宜対応してください ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

本記事の内容は、現時点での一般的な事例や実績に基づいて作成されています。実際のシステム環境や設定内容によっては、適用できる対応策や効果に差異が生じる可能性があります。したがって、具体的な状況に応じて適切な対応を選択し、必要に応じて専門家の意見やシステム管理者の判断を仰ぐことが重要です。また、システムの変更や設定の調整を行う際には、事前に十分なバックアップを取り、万が一のトラブルに備えることを推奨します。特に、ネットワーク構成やアクセス権限の変更は、他のシステムやユーザーに影響を及ぼす場合がありますので、慎重に進める必要があります。さらに、最新のソフトウェアやセキュリティパッチの適用も、システムの安定性と安全性を保つために欠かせません。これらのポイントを踏まえ、情報の正確性や安全性を確保しながら、適切な運用を心がけてください。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。