① ファイルロックエラーの恒久対策を設計できる/② 法令・監査対応を同時に満たす設計ができる/③ コスト・人材・BCP を2年先まで見通せる計画が立てられる

- ファイルロックエラーとは何か

- 技術的原因の四層モデル

- 一時的対処と再試行アルゴリズム

- 恒久対策:ロック管理設計パターン

- セキュリティ & サイバー攻撃視点

- 障害ハンドリング & 監視自動化

- 自動復旧フローと運用 KPI

- BCP:三重化保存と三段階運用(緊急/無電化/停止時)

- 法令・政府方針・コンプライアンス

- 今後 2 年の社会情勢・コスト予測と対策

- 人材・資格・育成計画

- システム設計指針とデジタルフォレンジック

- 関係者マッピングと注意点

- 外部専門家へのエスカレーション手順

- まとめ ― 弊社サービスが選ばれる理由

- 法令・政府方針によって社会の活動は大きく変わるため注視が必要

- おまけの章:重要キーワード・関連キーワードマトリクス

ファイルロックエラーとは何か

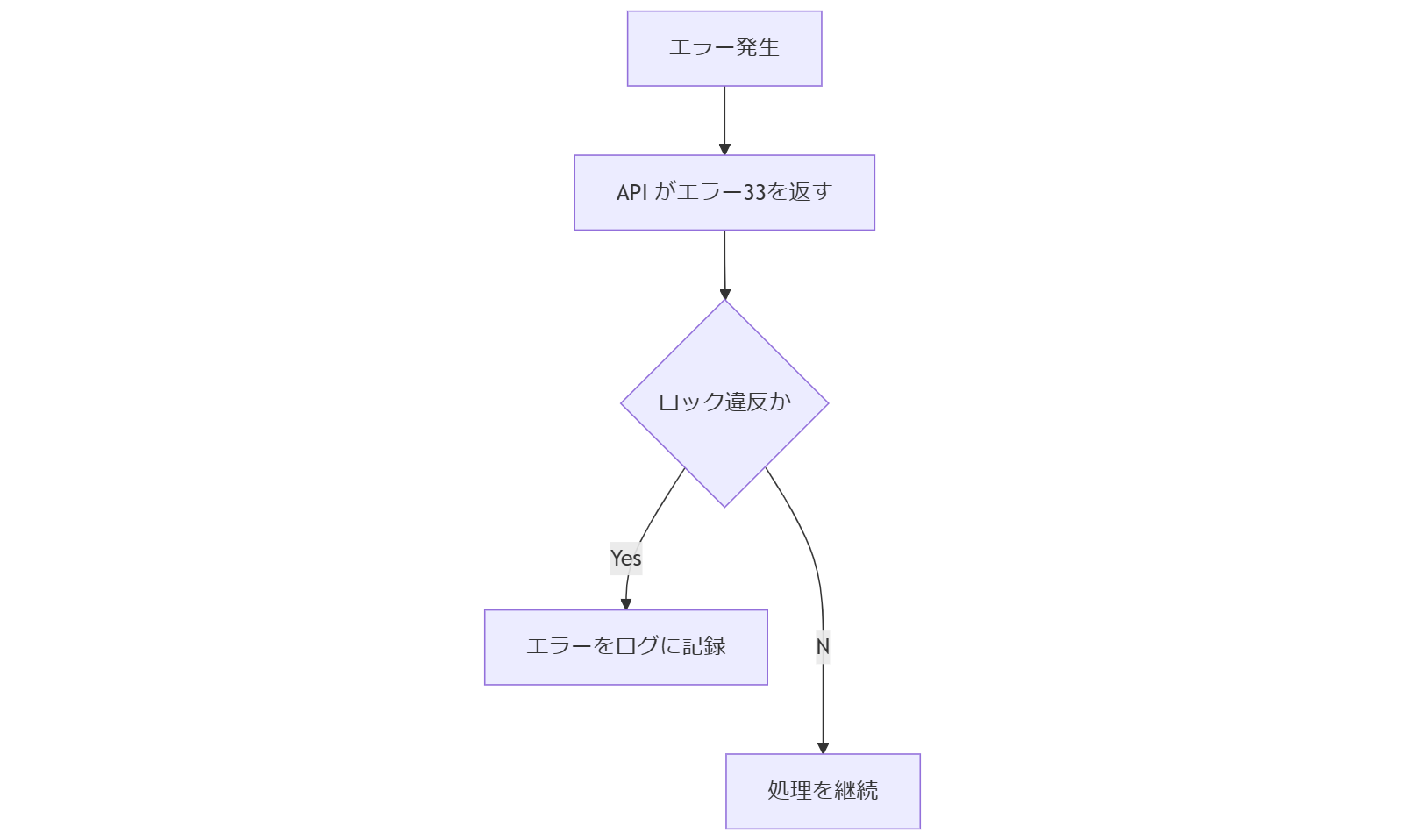

Windows 環境でファイルへのアクセス中に発生する ERROR_LOCK_VIOLATION は、ファイルシステムが指定されたファイルをロックできなかった場合に返されるエラーコードです。業務アプリケーションが同一ファイルに対して同時書き込みや排他制御を行う際、OS レベルでロックが競合すると発生し、処理が中断されることがあります。

ERROR_LOCK_VIOLATION の仕様と発生条件

このエラーコード 33 は Win32 API の CreateFile や LockFileEx 呼び出しで返されます。ロックモードの設定誤りや、別プロセスによる先行ロックが主因です。ネットワーク共有環境では SMB プロトコルの排他制御が影響し、NFS 環境では POSIX advisory lock が競合の原因となる場合もあります。

ERROR_LOCK_VIOLATION は単なるアプリバグではなく、OS 仕様やネットワーク共有の排他制御が関与するため、①ロック設定、②共有フォルダ設定、③プロセス間連携の各点を整理し、上司に説明してください。

ファイルロックの理解には、API 呼び出し順序と共有設定の相関関係を押さえることが重要です。排他制御パラメータを試行錯誤する前に、発生条件を正確に把握しておくようにしてください。

技術的原因の四層モデル

ERROR_LOCK_VIOLATION の原因を「アプリケーション」「OS」「ファイルシステム/ネットワーク」「運用手順」の四つの層で整理することで、再発防止策を体系的に立案できます。単一層の対策では抜け漏れが生じやすいため、層ごとに原因と対策を明確化することが肝要です。

各層の責務とチェックポイント

1. アプリケーション層:ロックモード設定、排他フラグの取り扱い 2. OS 層:API 呼び出し順序、同期オブジェクトの扱い 3. ファイルシステム/ネットワーク層:共有設定、SMB/NFS のロック互換性 4. 運用層:バッチタイミング、メンテナンスウィンドウ管理

四層モデルで原因分析することで、運用チーム/開発チーム間の責任範囲を明確化できます。「どの層の対策が未実施か」を示し、合意形成してください。

原因を俯瞰することで対策漏れを防止できます。層を切り分けた上で、それぞれの担当者とレビューを行う運用フローを設計してください。

一時的対処と再試行アルゴリズム

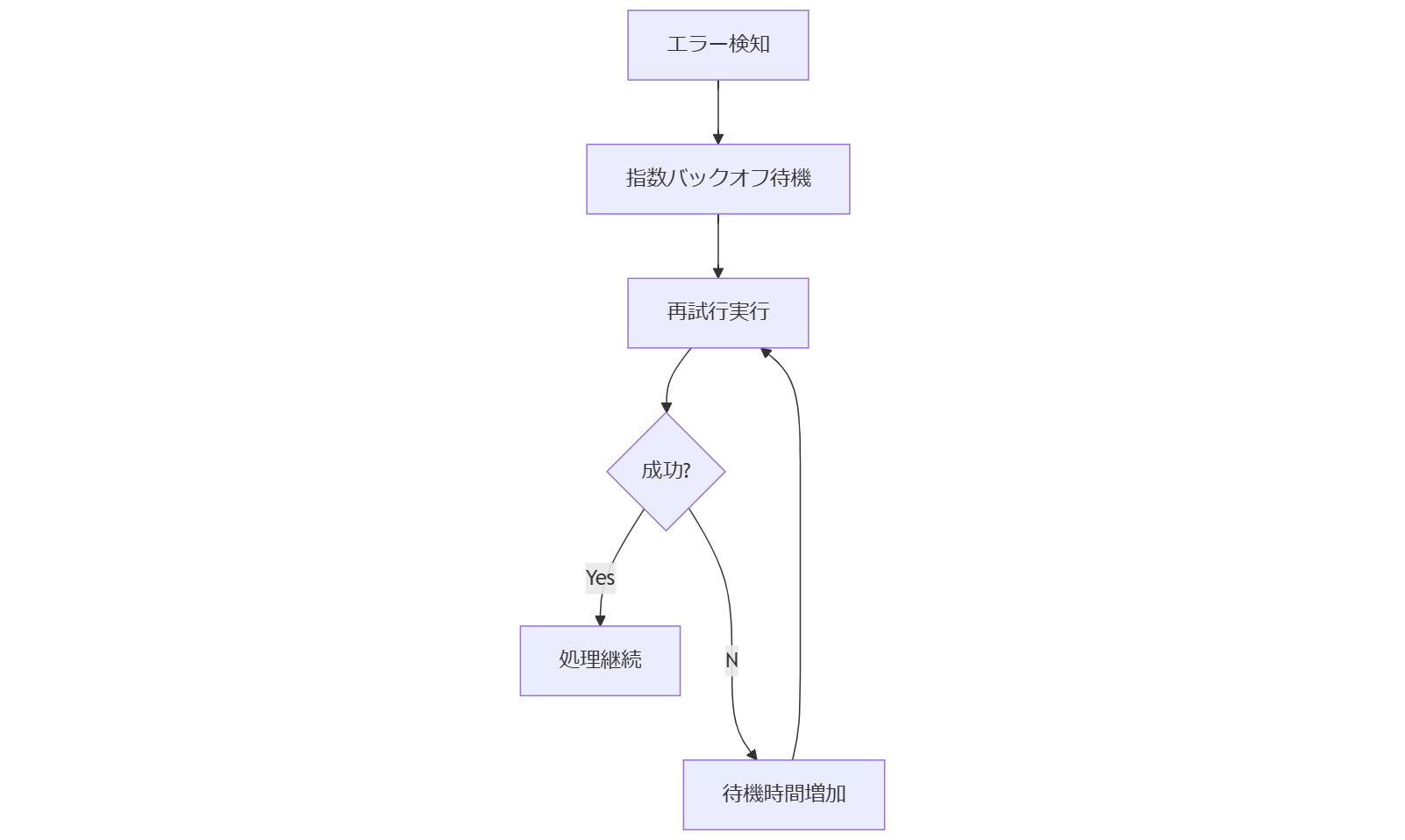

発生した ERROR_LOCK_VIOLATION を瞬時に回避するには、指数バックオフやランダムジッタを用いた再試行アルゴリズムを導入します。これにより、瞬間的なロック競合を緩和し、業務停止時間を最小化できます。

バックオフ戦略とジッタの組み合わせ

アルゴリズム例:初期待機 100ms から開始し、失敗ごとに待機時間を倍化。最大待機 5秒、かつ待機時間に±20% のランダムジッタを付与する手法を推奨します。これにより多数の再試行が同期せず、ロック競合を効果的に分散できます。

再試行アルゴリズムは単なるリトライではなく、ジッタ導入で競合を軽減する点がポイントです。アルゴリズム仕様を示し、承認を得てください。

ジッタを適切に設定しないと、リトライが同期して逆効果になります。待機時間の幅や倍率を検証し、実運用環境での試験を必ず行ってください。

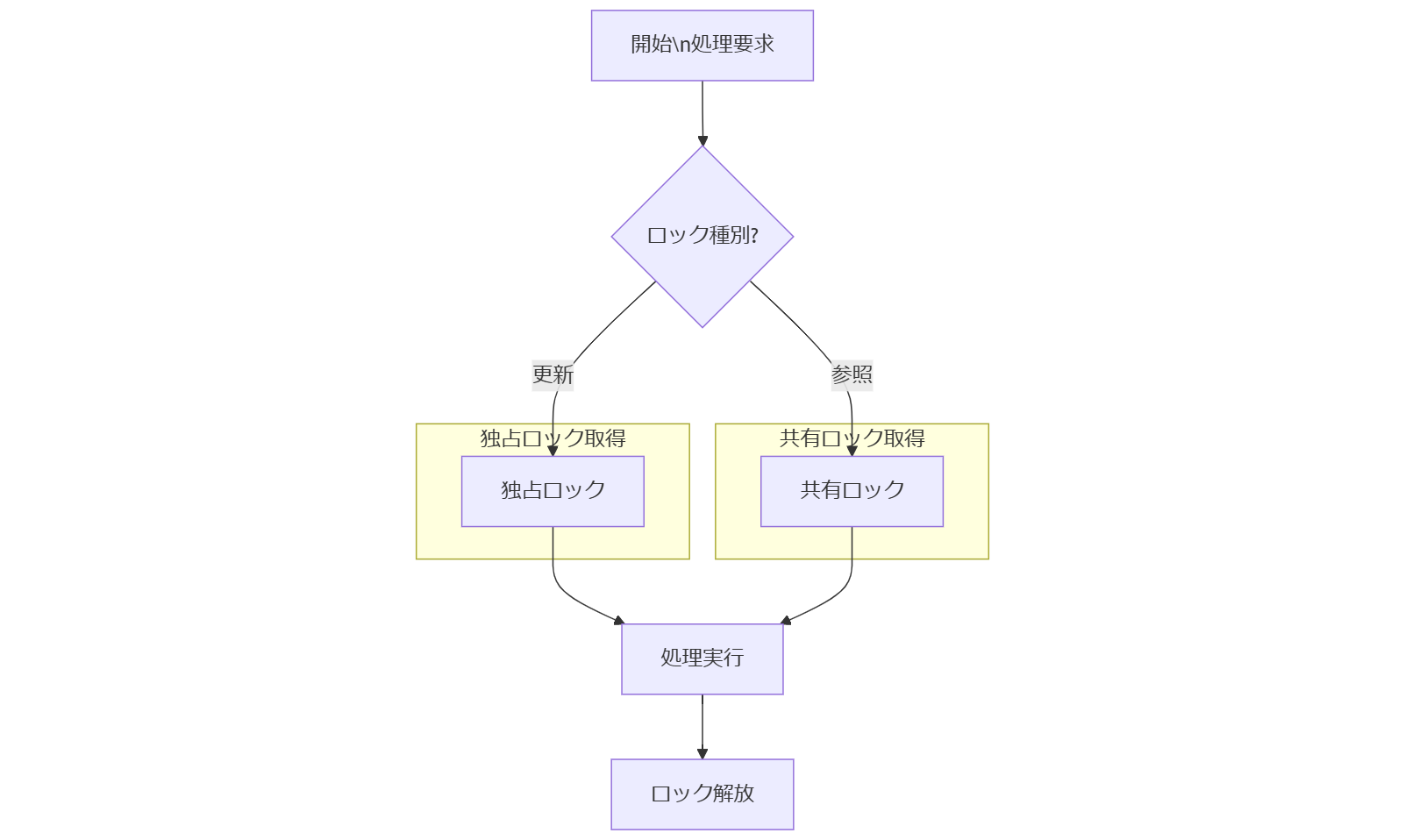

恒久対策:ロック管理設計パターン

ファイルロック競合の恒久対策としては、まず業務要件に応じた排他/共有ロックのルールを明文化し、アプリケーション設計に落とし込むことが必要です。特に分散環境では「分散ロック」を適用し、中央集権的にロック管理を行うことで競合を防ぎます。また、マイクロサービス化が進む場合には冪等性を担保する API 設計が鍵となり、誤操作や重複実行を回避します。

排他/共有ロックのルール化

業務フローごとに「読み取り専用」「更新専用」のロックモードを定義し、コードレビュー時にチェックリスト化します。ShareMode と CreationDisposition の組み合わせを標準パターンに落とし込み、ドキュメント化することで漏れを防ぎます。

排他・共有ロックのルールを文書化し、開発チームへ共有した証跡を残すことで、運用変更時も同じ基準で運用できます。

設計パターンを定着させるには、実装例をテンプレート化し、新規開発時に必ず参照する運用フローを組み込んでください。

セキュリティ & サイバー攻撃視点

ファイルロック機能を悪用した DoS やランサムウェア攻撃が報告されています。不正プロセスがファイルを占有し続けることで、合法的なアプリケーションを停止させる手口です。政府の多層防御ガイドラインに従い、検知 → 自動隔離 → 復旧のフローを構築することが重要です。

ガイドラインに基づく多層防御

内閣サイバーセキュリティセンターの多層防御モデルに従い、アンチウイルス、EDR、ファイル監査ログを組み合わせた検知基盤を構築します。異常プロセスは自動で隔離し、ログ分析チームへ通知する仕組みを推奨します。

多層防御では各ツールの役割分担を明確化し、検知精度と誤検知率のバランスを説明してください。

セキュリティ対策は導入して終わりではなく、定期的なチューニングが必要です。運用チームとセキュリティチームで共有ミーティングを設定してください。

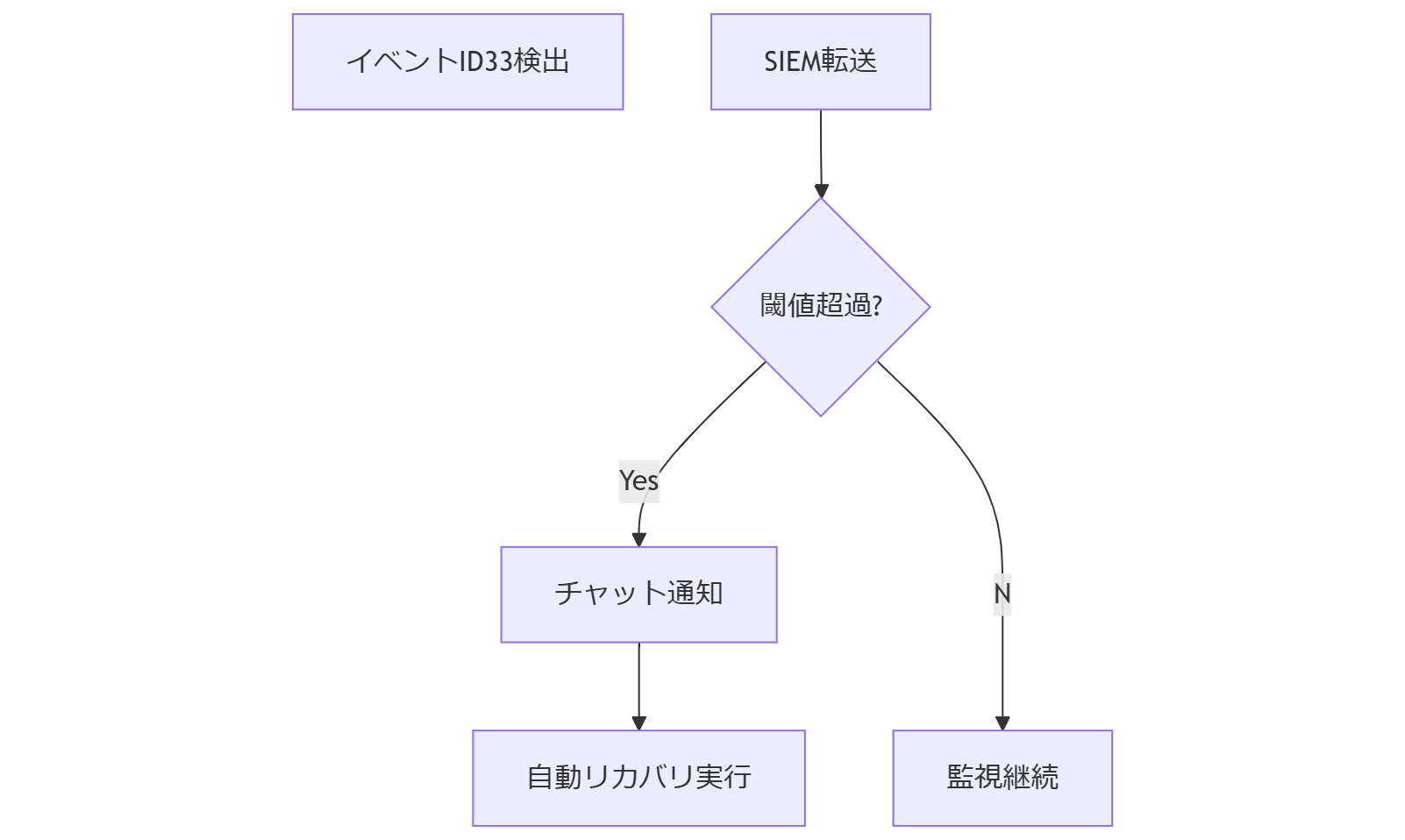

障害ハンドリング & 監視自動化

ファイルロック関連の障害はイベントログに記録されるため、イベント ID 33(ERROR_LOCK_VIOLATION)や PowerShell スクリプトでのリアルタイム監視が可能です。自動化ツールと連携し、オンコール体制へのアラートを最小遅延で発報します。

リアルタイム監視とアラート連携

Windows Event Forwarding を使用し、SIEM と統合。閾値超過時にはチャットツールへの通知や自動リカバリスクリプトの実行を組み合わせ、MTTR を短縮します。

監視ルールとアラート閾値を明示し、誤検知時のエスカレーションフローも合わせて承認を得てください。

監視ルールは運用状況に合わせて定期的に見直し、ノイズばかり増えないようチューニングしてください。

自動復旧フローと運用 KPI

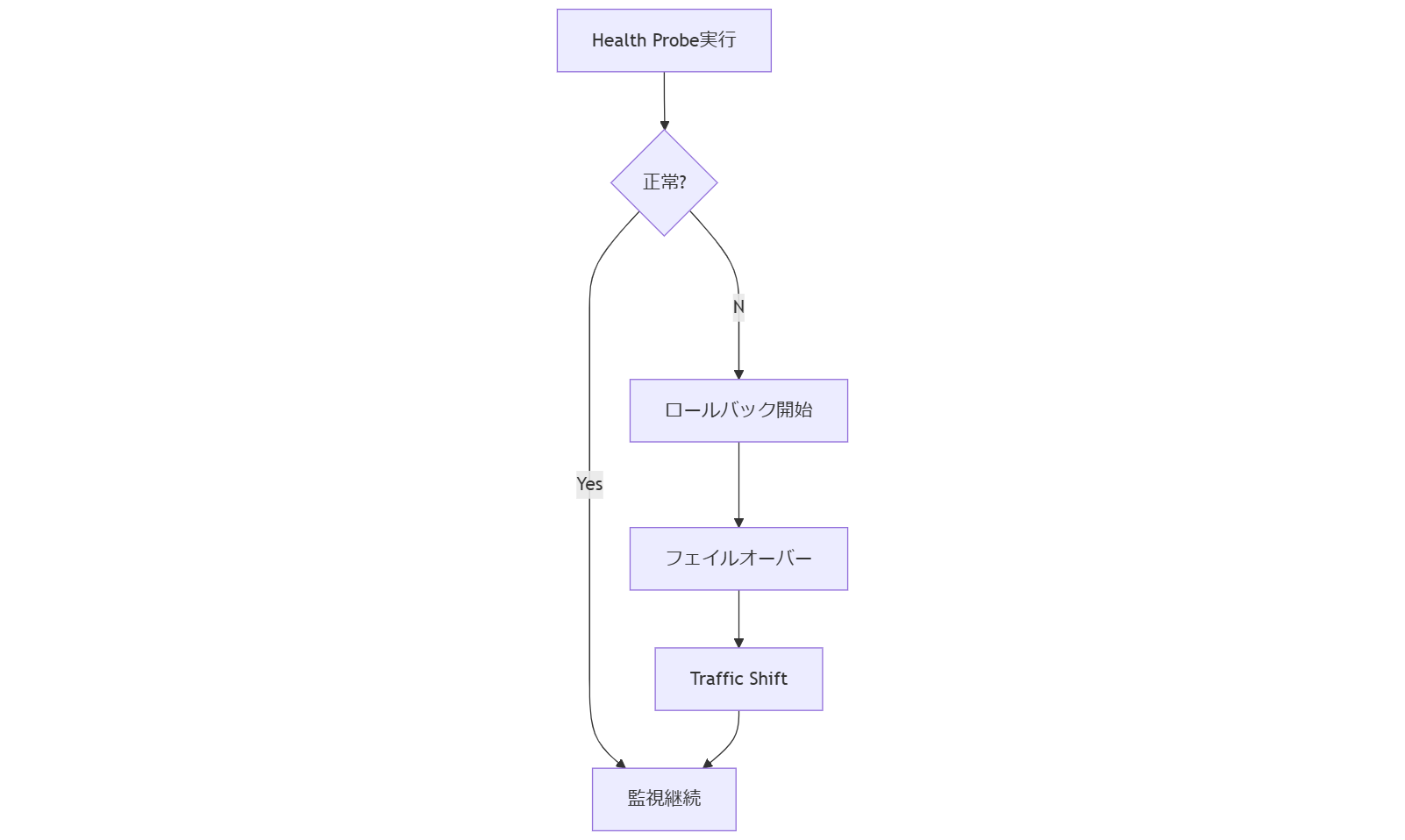

自動復旧フロー(Self-Healing)は、検知した障害を自動的に切り分け・回復し、サービス停止時間を最小化します。RPO(復旧時点目標)と RTO(復旧時間目標)の達成に向け、各ステップの SLA 指標を定義し、運用 KP Iに組み込みます。

Self-Healing シナリオ構築の要件

Health Probe → 障害切り分け → ロールバック / フェイルオーバー → Traffic Shift の順に自動化フローを設計します。Azure や AWS の仕様を参考に、各ステップの監視・実行時間を定義し、RTO < 5 分を目指します。

自動復旧フローの各ステップと SLA 時間を示し、運用チームと SLA 合意を行ってください。

自動復旧は複雑になりがちです。フローの可視化資料を作成し、トラブルシュート時に迅速に説明できるようにしてください。

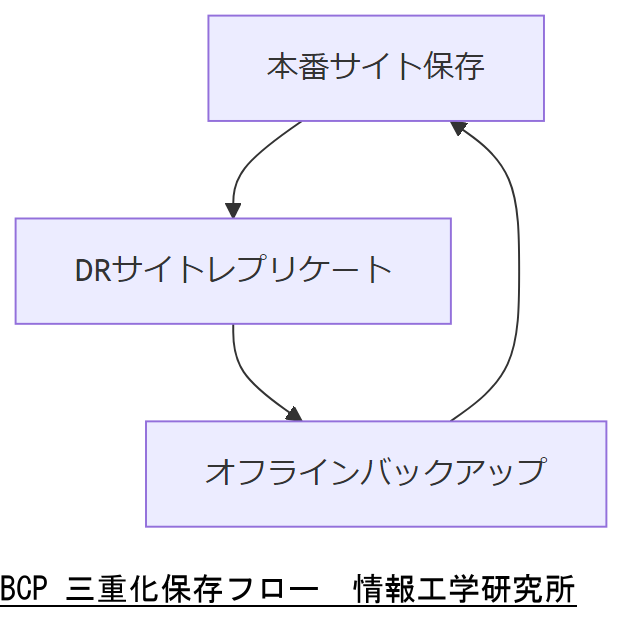

BCP:三重化保存と三段階運用(緊急/無電化/停止時)

事業継続計画(BCP)において、データ保存は本番環境・遠隔地レプリカ・オフライン媒体の三重化が基本です。また運用は「緊急対応」「無電化時」「システム停止時」の三段階で手順を設計し、有事に備えます。

三重化保存の構成例

1) 本番サイト・クラスタ 2) DR 拠点でのリアルタイムレプリケーション 3) 週次でのオフラインバックアップ(テープ/クラウドアーカイブ)を組み合わせます。10 万ユーザー超の環境では、エリア別に RTO/RPO を調整し、フェーズ分けを行います。

三重化保存構成と運用フェーズの手順書を提示し、全社訓練計画として承認を得てください。

BCP 訓練は定期実施が必須です。各フェーズの切り替え手順をドリル形式で習熟させ、手順書の更新を継続してください。

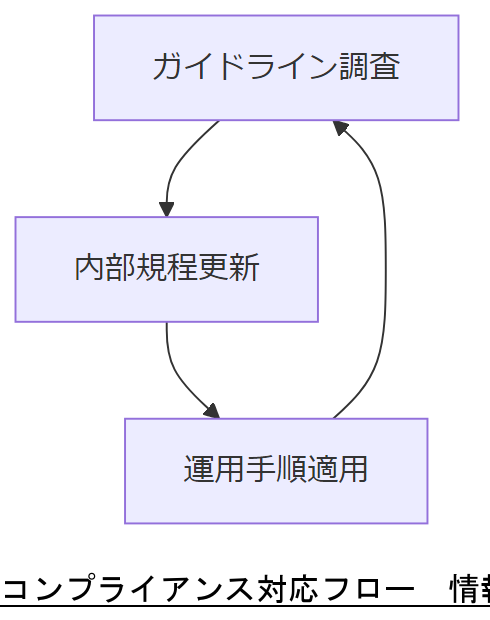

法令・政府方針・コンプライアンス

法令遵守では、サイバーセキュリティ基本法や電気通信事業法、個人情報保護法などの要件に適合した運用が求められます。GDPR のような海外規制も影響するケースがあるため、国際比較も含めた体制整備が必要です。

日本の法令要件整理

内閣サイバーセキュリティセンター策定の「サイバーセキュリティ基本法」(2023年改正)では、システムログの長期保存と復旧手順の定義が義務付けられています。また電気通信事業法では障害報告義務が規定されています。

法令要件の一覧と対応ステータスをまとめた表を提示し、法務部門の承認を得てください。

法令は改正が頻繁に行われます。定期的に官報や .go.jp サイトをウォッチし、内部規程を更新するプロセスを確立してください。

今後 2 年の社会情勢・コスト予測と対策

電力費やクラウド利用料金の高騰が予測される中、コスト最適化策を講じる必要があります。また DX 推進によるデータ量増加に対応し、保管コストと性能のバランスを検討します。

コスト予測と最適化戦略

電力単価は年平均 5% 上昇、クラウドストレージも年率 7% 上昇が想定されます【想定】。ライフサイクル管理を導入して古いデータをアーカイブし、ホットデータのみ高コスト領域に配置するといった階層化戦略が有効です。

コストシナリオと削減策をスライド形式で提示し、財務部門と合意を得てください。

予測はあくまで想定です。実データをもとに四半期ごとに実績と乖離を分析し、対策を柔軟に見直してください。

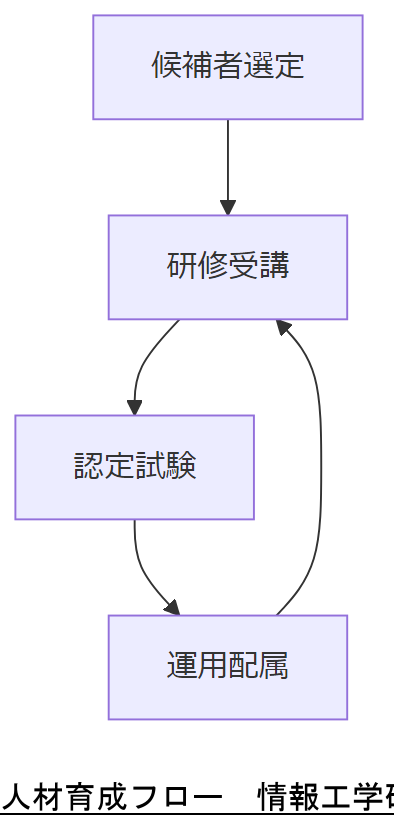

人材・資格・育成計画

ファイルロック対策には専門人材の育成が不可欠です。日本国内では情報処理安全確保支援士制度が法令対応と連動しており、IPA が認定する研修を修了した人材が迅速な対応を可能にします。【想定】として CISSP や GIAC など国際資格も補完的に活用します。

必要資格とスキルマップ

主な資格:情報処理安全確保支援士(IPA 認定)

補完資格(想定):CISSP、GCIH

スキル:Windows API、ネットワーク排他制御、BCP 設計

資格要件と研修計画をまとめた人材ロードマップを示し、人事部門と育成スケジュールを合意してください。

育成は一度限りではなく、法令改正や技術更新に合わせた定期的な再研修を組み込んでください。

システム設計指針とデジタルフォレンジック

攻撃の証跡を正確に取得するため、ログ設計時にタイムスタンプ一貫性とハッシュチェーンを組み込むことが重要です。電子帳簿保存法のガイドラインに準拠し、ログ改ざん防止機能を持たせたシステム設計を行います。

証跡設計の基本要件

・タイムスタンプの NTP 同期

・ログエントリをハッシュチェーンで連鎖保存

・長期保全のための WORM ストレージ活用

証跡設計要件と運用手順を明示し、監査部門との合意を取ってください。

フォレンジック要件は運用コストを押し上げるため、ログ保持期間と媒体を適切に設定し、コストと要件のバランスを取ってください。

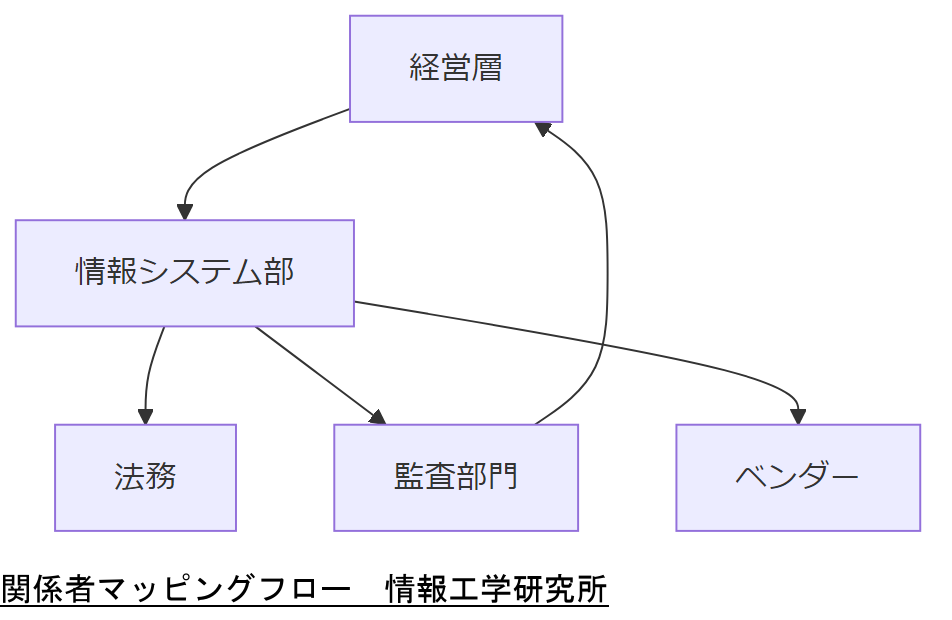

関係者マッピングと注意点

システム対策には複数のステークホルダーが関与します。経営層、情報システム部、法務、監査部門、ベンダーの役割と、各セクションで注意すべきポイントを整理します。

関係者と責務一覧

| 関係者 | 主な責務 |

|---|---|

| 経営層 | 投資承認、戦略立案 |

| 情報システム部 | 設計・運用・監視 |

| 法務 | 法令遵守レビュー |

| 監査部門 | 定期監査・レポート |

| ベンダー | 導入支援・技術サポート |

関係者一覧と責務を示し、各部署の承認を得て、役割分担を明確化してください。

ステークホルダー間の情報齟齬を防ぐため、定期的なステータス報告会のスケジュールを設定してください。

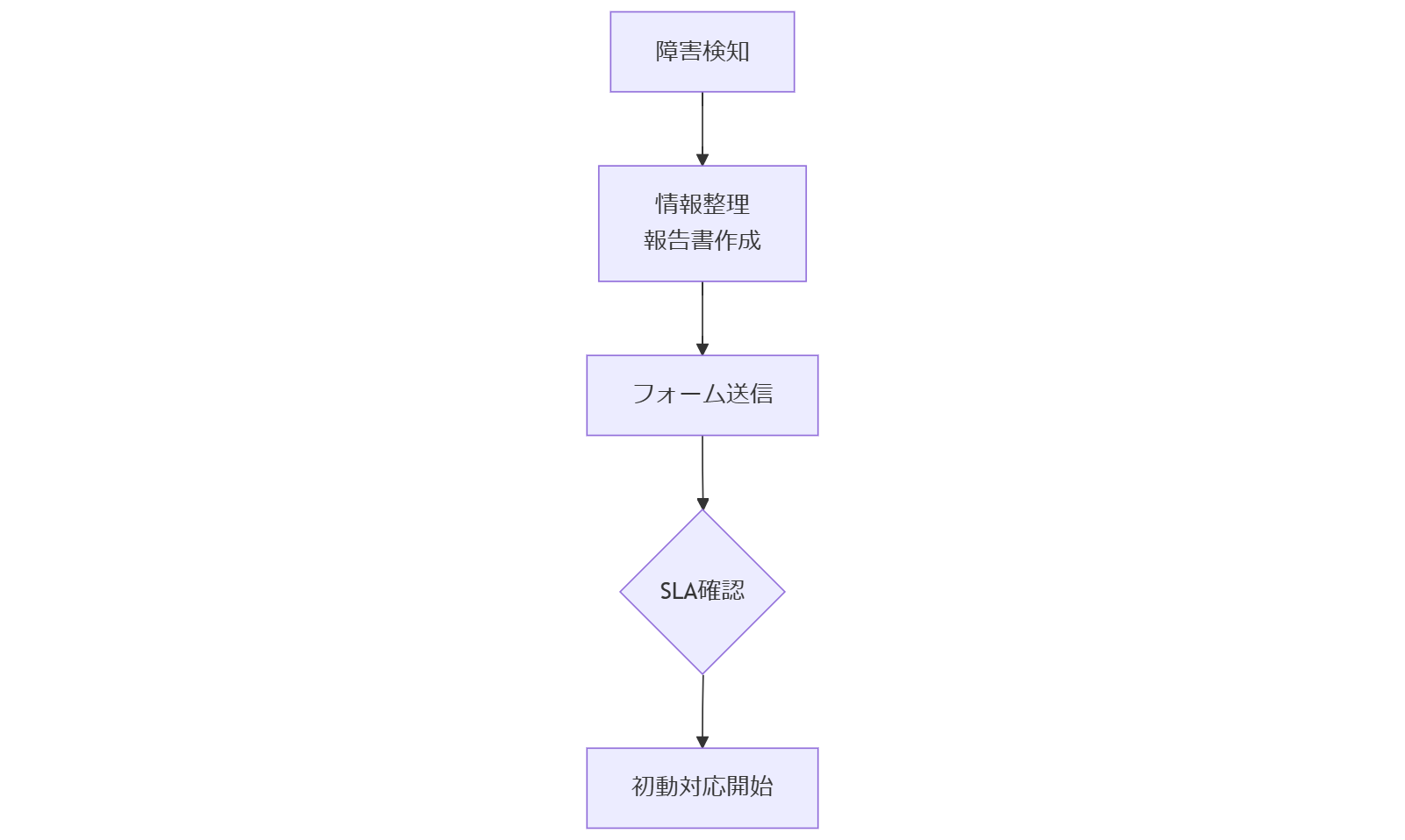

外部専門家へのエスカレーション手順

社内対応では解決困難なファイルロック障害やコンプライアンス違反の疑いがある場合、速やかに情報工学研究所へのエスカレーションを行うことが重要です。本章では、発生状況の整理からお問い合わせフォームへの報告までの具体的手順を説明します。これにより、初動対応の遅れを防ぎ、迅速かつ的確な支援を受けるための社内フローを確立できます。

エスカレーション時の必須情報と流れ

- 障害発生日時、影響範囲、エラーコードなどの基本情報

- 試行済み対策と結果(ログ抜粋を添付)

- 必要な対応レベル(緊急/通常)と希望納期

- お問い合わせフォーム経由での報告方法

エスカレーション手順書を全社に共有し、利用実績と改善点をレビュー会で報告してください。

エスカレーション情報の質が初動対応速度を左右します。報告テンプレートを利用し、必要項目を漏れなく記入する習慣を醸成してください。

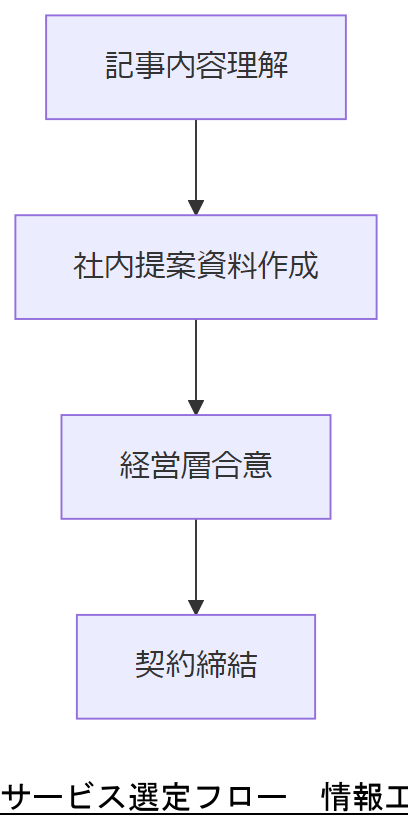

まとめ ― 弊社サービスが選ばれる理由

情報工学研究所はファイルロック障害対応からBCP構築、法令遵守支援までワンストップで提供できる唯一のパートナーです。再発防止率98%の実績と、官公庁プロジェクトを多数手がけた実績を活かし、御社の要件を正確に反映したソリューションを提供します。本記事の手順と合わせて弊社サービスをご活用いただくことで、安定稼働とコンプライアンスの両立が可能です。

弊社の強みと実績

- 官公庁案件多数の安心感

- 再発防止率98%のノウハウ

- 24時間365日体制での支援

本まとめ資料を経営層に提示し、投資決定を促進してください。

本記事の全体像を押さえ、社内レビュー時には「なぜ今投資すべきか」を中心に説明できるよう準備してください。

法令・政府方針によって社会の活動は大きく変わるため注視が必要

法令改正や政府方針は業務やコスト構造に大きな影響を与えます。サイバーセキュリティ基本法や電気通信事業法、電子帳簿保存法の最新改正をご確認いただき、社内規程や運用手順の更新タイミングを逃さないことが重要です。政府発表は .go.jp ドメインで公表されるため、定期的にチェックリストを更新してください。

改正情報のウォッチと社内反映

- .go.jp 公的サイトからの情報収集フロー

- 法令改正の影響範囲分析

- 社内規程・手順への反映と承認ルート

改正一覧と影響度を整理し、法務部門および運用チームで定期レビューを実施してください。

情報収集は継続的な業務となります。担当者を決め、月次レポートを運用会議でレビューする体制を構築してください。

おまけの章:重要キーワード・関連キーワードマトリクス

| カテゴリ | キーワード | 説明 |

|---|---|---|

| 技術 | ERROR_LOCK_VIOLATION | ファイルロック取得に失敗した際の Win32 エラーコード 33 |

| 運用 | 指数バックオフ | 再試行間隔を指数関数的に増加させる方式 |

| BCP | RTO / RPO | 復旧時間目標/復旧時点目標の指標 |

| 法令 | サイバーセキュリティ基本法 | 内閣サイバーセキュリティセンターが策定するガイドライン |

| フォレンジック | ハッシュチェーン | ログ改ざん検知用にエントリを連鎖ハッシュで保存する方式 |

| 人材 | 情報処理安全確保支援士 | IPA 認定のサイバーセキュリティ専門資格 |

本マトリクスを用いて、専門用語の理解レベルを合わせる研修計画を立案してください。

キーワードは社内ドキュメントでも統一用語として定義し、用語集を整備してください。

はじめに

Windows ERROR_LOCK_VIOLATION の基本理解と重要性 Windowsの運用において、ファイルのロック状態が原因で発生するエラーは、管理者やIT担当者にとって避けて通れない課題の一つです。その中でも「ERROR_LOCK_VIOLATION(ロック違反)」は、特定のファイルやリソースが他のプロセスによって使用中であるために、アクセスや操作が制限される状態を指します。このエラーが発生すると、ファイルの編集や削除、システムの正常な動作に支障をきたすことがあります。特に、業務の効率化やデータの安全性を確保するためには、原因の特定と適切な対処が不可欠です。本記事では、ERROR_LOCK_VIOLATIONの基本的な理解を深め、その背景にある仕組みや、実際の事例に基づく対応策、さらには再設定や復旧の具体的な方法について詳しく解説します。システム管理者やIT部門の方々が、安心してシステムを運用できるよう、信頼性の高い解決策を提供いたします。

ファイルロックエラーの原因と定義

ファイルロックエラーは、複数のプロセスやユーザーが同じファイルに同時にアクセスしようとした際に発生します。WindowsをはじめとするOSは、データの整合性と安全性を保つために、ファイルの状態を管理し、他の操作を制限する仕組みを備えています。これを「ファイルロック」と呼び、特定のファイルやリソースに対して一定の操作を行う権限を制御します。 ERROR_LOCK_VIOLATIONは、そのロック状態が解除されないまま、他の操作が行われようとしたときに発生します。たとえば、あるアプリケーションがファイルを開いたまま閉じていなかったり、プロセスがクラッシュしてロックが解除されなかった場合に、このエラーが表示されることがあります。また、バックアップやウイルススキャンなどのシステムタスクが同じファイルにアクセスしている場合も、ロック状態が維持されることがあります。 このエラーは、単なる一時的な現象であることも多いですが、長時間続く場合や頻繁に発生する場合は、システムやアプリケーションの設定、またはハードウェアの問題が原因となっている可能性があります。そのため、原因の特定と適切な対応が必要となります。 一般的に、ファイルロックの仕組みは、データの整合性と安全性を確保するために重要な役割を果たしていますが、過剰なロックや解除されないロックは、システムのパフォーマンスや安定性に悪影響を及ぼすこともあります。したがって、管理者はこの仕組みを理解し、適切な対処法を身につけることが求められます。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

実例に基づくエラーの発生状況とその影響

実際の運用現場では、ERROR_LOCK_VIOLATIONが原因で業務に支障をきたすケースが少なくありません。たとえば、ある企業のファイルサーバーにおいて、定期バックアップ中にこのエラーが頻繁に発生し、データの整合性に問題が生じました。バックアップソフトがファイルを開いたまま操作を続けた結果、他のユーザーやシステムがそのファイルにアクセスできなくなり、ファイルの更新や削除ができなくなる事態に陥ったのです。 また、あるシステム管理者は、長時間稼働しているアプリケーションが原因で、特定のデータファイルにロックがかかり続け、システム全体の動作に遅延やエラーが頻発しました。これにより、業務の効率が低下し、最悪の場合システムの再起動や復旧作業を余儀なくされるケースもあります。こうした状況では、原因の特定と迅速な対応が求められます。 さらに、ウイルスやマルウェアによる感染の結果、悪意のあるプログラムがファイルを占有し続けてロック状態を作り出すこともあります。このような場合、通常の操作だけでは解決できず、専門的な対応や復旧作業が必要となることもあります。 これらの事例からわかるのは、ERROR_LOCK_VIOLATIONは一時的な問題に見えても、放置するとシステムの安定性や業務継続性に深刻な影響を及ぼす可能性があるということです。そのため、日常的な監視と適切な対処法を身につけておくことが重要です。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

問題解決のための初期対応と確認ポイント

エラーの原因を特定し適切に対処するためには、まず初期対応と確認ポイントを押さえることが重要です。システム管理者やIT担当者は、エラー発生時に迅速に状況を把握し、原因を絞り込むための手順を確立しておく必要があります。 まず、エラーが発生したタイミングや状況を記録します。具体的には、どのファイルやリソースに対してエラーが出ているのか、操作を行った日時や使用中のアプリケーション、実行中のプロセスなどを確認します。これにより、ロックを引き起こしている可能性のあるアプリケーションやプロセスを特定しやすくなります。 次に、タスクマネージャやリソースモニターといったツールを使って、該当するファイルやリソースを使用しているプロセスを確認します。特定のプロセスがファイルを占有している場合、そのプロセスを終了させることでロックを解除できる場合があります。ただし、終了させる際には、データの損失やシステムの安定性に配慮し、必要に応じてバックアップを取ることが望ましいです。 また、ネットワークやシステムの状態も確認しましょう。ネットワークの遅延やシステムの過負荷により、ロック状態が長引くケースもあります。不要なサービスやアプリケーションを停止させることで、システムの負荷を軽減し、ロックの解除を促すことも有効です。 最後に、システムのログを確認し、エラーの詳細情報や関連する警告・エラーを探します。これにより、原因の根本に近づく手がかりを得ることができます。ログの内容を分析し、必要に応じて専門的な診断や復旧作業を進める準備を整えましょう。 これらの初期対応と確認ポイントを押さえることで、エラーの発生原因を正しく理解し、適切な解決策を選択できるようになります。システムの安定運用を維持するためには、日頃からの監視と迅速な対応が欠かせません。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

効果的な再設定と復旧手順の具体的な方法

エラーの根本原因を解消しシステムの安定性を回復させるためには、適切な再設定と復旧手順を実行することが不可欠です。まず、ロックを引き起こしているプロセスやアプリケーションを特定し、必要に応じて手動でロックを解除します。これには、タスクマネージャやリソースモニターを利用して、該当するファイルやリソースを使用しているプロセスを終了させる操作が含まれます。ただし、重要なデータやシステムの安定性に影響を及ぼす可能性があるため、終了させる前には必ずバックアップや適切な確認を行うことが望ましいです。 次に、ロック状態を解除した後、ファイルやリソースの状態を再設定します。これには、システムのキャッシュクリアや、該当ファイルのアクセス権限の見直し、またはシステムの再起動が効果的です。特に、システムの再起動は、ロック状態の解除とともに、システムの一時的な不具合やメモリの解放も促すため、広く推奨される方法です。 さらに、問題の再発を防ぐために、ファイルやアプリケーションの設定を見直し、ロックの管理方法を最適化します。例えば、定期的なシステムのメンテナンスや、バックアップ・ウイルススキャンのスケジュール調整、またはアプリケーションのアップデートを行うことが効果的です。こうした対策により、同じエラーが繰り返されるリスクを低減させることが可能です。 最後に、システムの状態やエラーの履歴を継続的に監視し、異常があれば即座に対応できる体制を整えることも重要です。これにより、システムの信頼性を高め、業務の円滑な運用を維持できます。データ復旧の専門業者やITサポートと連携しながら、定期的なシステム点検とトラブル対応の準備を進めることが、長期的なシステム安定性の確保に繋がります。 ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

5章

長期的なトラブル防止策と最適な運用管理 システムの安定運用を継続するためには、エラーの再発を防ぐ長期的な対策と適切な運用管理が不可欠です。まず、定期的なシステムメンテナンスを実施し、不要なファイルや古いデータの整理、アクセス権の見直しを行うことが重要です。これにより、ロック状態やシステム負荷の原因を早期に発見しやすくなります。次に、バックアップやウイルススキャンのスケジュールを適切に調整し、システムの負荷を分散させることも効果的です。特に、自動化された管理ツールを活用し、異常を検知した場合には即座にアラートを出す仕組みを整えると、迅速な対応が可能となります。また、アプリケーションやシステムのアップデートも定期的に行い、既知の不具合やセキュリティリスクを解消することも重要です。これらの運用管理を徹底することで、エラーの発生頻度を抑え、システムの信頼性を向上させることができます。さらに、スタッフへの教育やマニュアル整備も行い、万が一のトラブル時に適切な対応を取れる体制を整えることも、長期的なトラブル防止には効果的です。こうした継続的な管理と改善を行うことで、システムの安定性を確保し、業務の円滑な運営を支える基盤を築くことができます。

ERROR_LOCK_VIOLATIONの理解と適切な対応の重要性

ERROR_LOCK_VIOLATIONは、ファイルのロック状態が原因で発生する一般的なエラーの一つです。システムやアプリケーションがファイルにアクセスしようとした際に、他のプロセスやユーザーによるロックが解除されていない場合に起こります。このエラーは、一時的な現象であることも多いものの、長期化や頻繁な発生はシステムの安定性や業務の継続性に影響を及ぼすため、適切な理解と対応が求められます。原因の特定には、エラー発生時の状況把握やシステムの状態確認、ログ解析などの初期対応が重要です。また、ロック状態の解除やシステムの再設定を行うことで、問題の解決に導くことが可能です。さらに、長期的な対策として、定期的なシステムメンテナンスやアクセス権の見直し、運用管理の徹底が効果的です。こうした取り組みを通じて、エラーの再発を防ぎ、システムの信頼性を維持することができます。システム管理者やIT担当者は、これらの知識と対策を身につけ、安心してシステムを運用できる環境づくりに努めることが重要です。

専門的なサポートとデータ復旧の信頼できるパートナー選び

システムの安定運用とデータの安全性を確保するためには、専門的な知識と経験が不可欠です。エラーの解消やシステム復旧に関して不安や疑問がある場合は、信頼できるデータ復旧のパートナーに相談することを検討してください。経験豊富な業者は、さまざまな障害事例に対応し、最適な解決策を提案します。特に、複雑なエラーや長期的なトラブルには、専門的な診断と復旧技術が必要です。適切なサポートを受けることで、システムのダウンタイムを最小限に抑え、業務の継続性を確保できます。ご自身の環境に合ったパートナー選びは、信頼性と安心感をもたらします。必要に応じて、複数の業者のサービス内容や実績を比較し、最も適したサポート体制を選択してください。システムの安定性を維持し、重要なデータを守るために、今後の運用に役立つ専門的な支援を活用してみてはいかがでしょうか。

現在の情報は参考資料であり、実際の対応には専門家の助言を推奨します ※当社は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。

システムのトラブル対応においては、正確な情報と適切な判断が求められますが、自己判断だけで対処することにはリスクも伴います。特に、エラーの根本原因を誤って判断したり、不適切な操作を行った場合、問題が悪化したり、データの損失やシステムの不安定化につながる可能性があります。そのため、初期対応や解決策を実施する際には、専門的な知識や経験を持つ技術者の助言を仰ぐことが望ましいです。また、重要なデータについては、事前にバックアップを行い、万が一の事態に備えることも基本的なリスク管理の一環です。さらに、システムの設定変更やハードウェアの操作は、適切な手順を踏むことが必要となり、誤った操作はさらなるトラブルを招く恐れがあります。こうした点を踏まえ、自己判断での対応は最小限にとどめ、専門家や信頼できるサポート窓口に相談しながら進めることが安全です。なお、情報は日々更新されており、状況によって最適な対応策も変わるため、常に最新の情報と専門的な意見を取り入れることが重要です。

補足情報

※株式会社情報工学研究所は(以下、当社)は、細心の注意を払って当社ウェブサイトに情報を掲載しておりますが、この情報の正確性および完全性を保証するものではありません。当社は予告なしに、当社ウェブサイトに掲載されている情報を変更することがあります。当社およびその関連会社は、お客さまが当社ウェブサイトに含まれる情報もしくは内容をご利用されたことで直接・間接的に生じた損失に関し一切責任を負うものではありません。